ROUTE — управление таблицей IP маршрутизации в Windows

Введение в Route, что такое маршрутизация?

Для начала немного теории, что такое Маршрутизация? Это процесс передачи IP-трафика адресатам в сети, то есть процесс передачи пакетов от хоста-источника к хосту-адресату через промежуточные узлы-маршрутизаторы. В свою очередь Таблица маршрутизации – это база данных, которая хранится в памяти всех IP-узлов. Цель таблицы IP-маршрутизации, предоставление IP-адреса назначения каждого передаваемого пакета для следующего перехода в сети.

Описание команды ROUTE

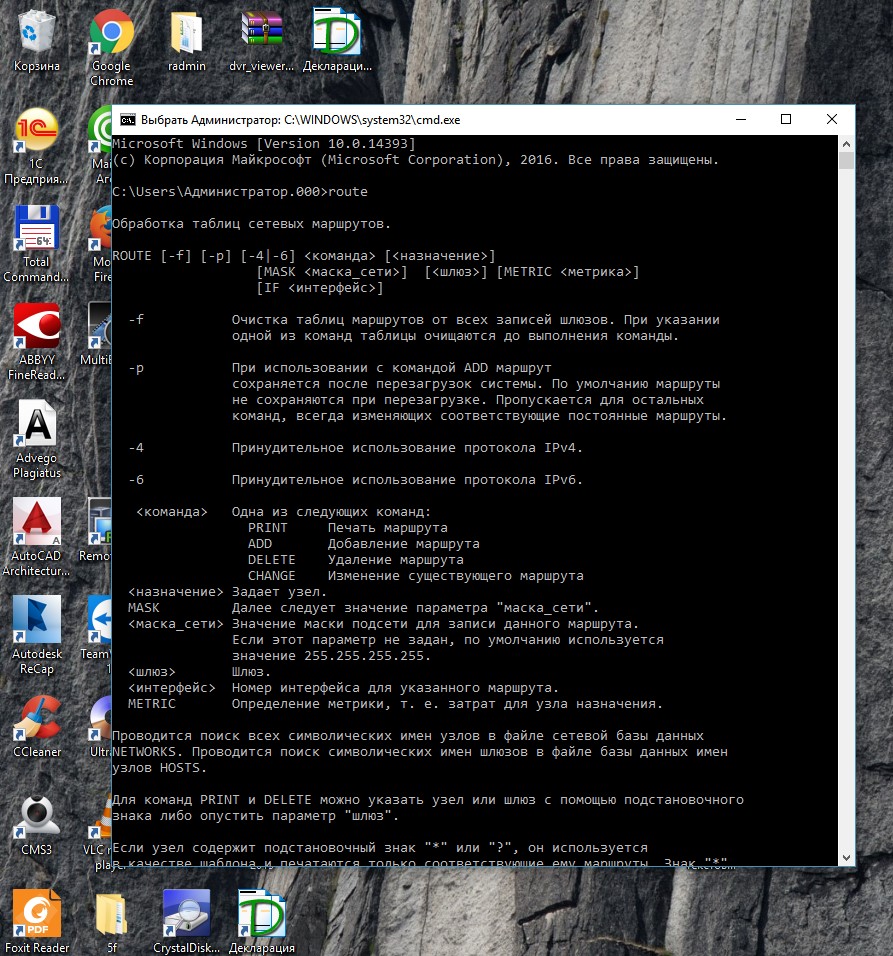

Команда Route выводит на экран все содержимое таблицы IP-маршрутизации и изменяет записи в командной строке операционной системы Windows. Запущенная без параметров, команда route выводит справку.

Прежде чем приступать к практике хотелось бы поговорить немного о теории, что бы Вы понимали в каких случаях может пригодиться команда Route. Важно подметить, что команда больше интересна для просмотра маршрутов на рабочей станции. А непосредственное добавление маршрутов, как правило происходит на серверном оборудовании (например, на маршрутизаторе).

Видео: ROUTE — управление таблицей IP маршрутизации в Windows

Синтаксис и параметры утилиты ROUTE

route [-f] [-p] [команда [конечная_точка] [mask маска_сети] [шлюз] [metric метрика]] [if интерфейс]]

- -f — Очищает таблицу маршрутизации от всех записей, которые не являются узловыми маршрутами (маршруты с маской подсети 255.255.255.255), сетевым маршрутом замыкания на себя (маршруты с конечной точкой 127.0.0.0 и маской подсети 255.0.0.0) или маршрутом многоадресной рассылки (маршруты с конечной точкой 224.0.0.0 и маской подсети 240.0.0.0). При использовании данного параметра совместно с одной из команд (таких, как add, change или delete) таблица очищается перед выполнением команды.

- -p — При использовании данного параметра с командой add указанный маршрут добавляется в реестр и используется для инициализации таблицы IP-маршрутизации каждый раз при запуске протокола TCP/IP.

- команда — Указывает команду, которая будет запущена. Возжожна одна из следующих команд: PRINT — Печать маршрута, ADD — Добавление маршрута, DELETE — Удаление маршрута, CHANGE — Изменение существующего маршрута.

- конечная_точка — Определяет конечную точку маршрута. Конечной точкой может быть сетевой IP-адрес (где разряды узла в сетевом адресе имеют значение 0), IP-адрес маршрута к узлу, или значение 0.0.0.0 для маршрута по умолчанию.

- mask маска_сети — Указывает маску сети (также известной как маска подсети) в соответствии с точкой назначения. Маска сети может быть маской подсети соответствующей сетевому IP-адресу, например 255.255.255.255 для маршрута к узлу или 0.0.0.0. для маршрута по умолчанию. Если данный параметр пропущен, используется маска подсети 255.255.255.255. Конечная точка не может быть более точной, чем соответствующая маска подсети. Другими словами, значение разряда 1 в адресе конечной точки невозможно, если значение соответствующего разряда в маске подсети равно 0.

- шлюз — Указывает IP-адрес пересылки или следующего перехода, по которому доступен набор адресов, определенный конечной точкой и маской подсети. Для локально подключенных маршрутов подсети, адрес шлюза — это IP-адрес, назначенный интерфейсу, который подключен к подсети. Для удаленных маршрутов, которые доступны через один или несколько маршрутизаторов, адрес шлюза — непосредственно доступный IP-адрес ближайшего маршрутизатора.

- metric метрика — Задает целочисленную метрику стоимости маршрута (в пределах от 1 до 9999) для маршрута, которая используется при выборе в таблице маршрутизации одного из нескольких маршрутов, наиболее близко соответствующего адресу назначения пересылаемого пакета. Выбирается маршрут с наименьшей метрикой. Метрика отражает количество переходов, скорость прохождения пути, надежность пути, пропускную способность пути и средства администрирования.

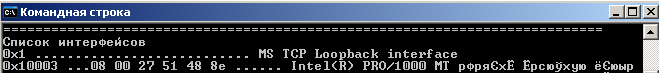

- if интерфейс — Указывает индекс интерфейса, через который доступна точка назначения. Для вывода списка интерфейсов и их соответствующих индексов используйте команду route print. Значения индексов интерфейсов могут быть как десятичные, так и шестнадцатеричные. Перед шестнадцатеричными номерами вводится 0х. В случае, когда параметр if пропущен, интерфейс определяется из адреса шлюза.

- /? — Отображает справку в командной строке.

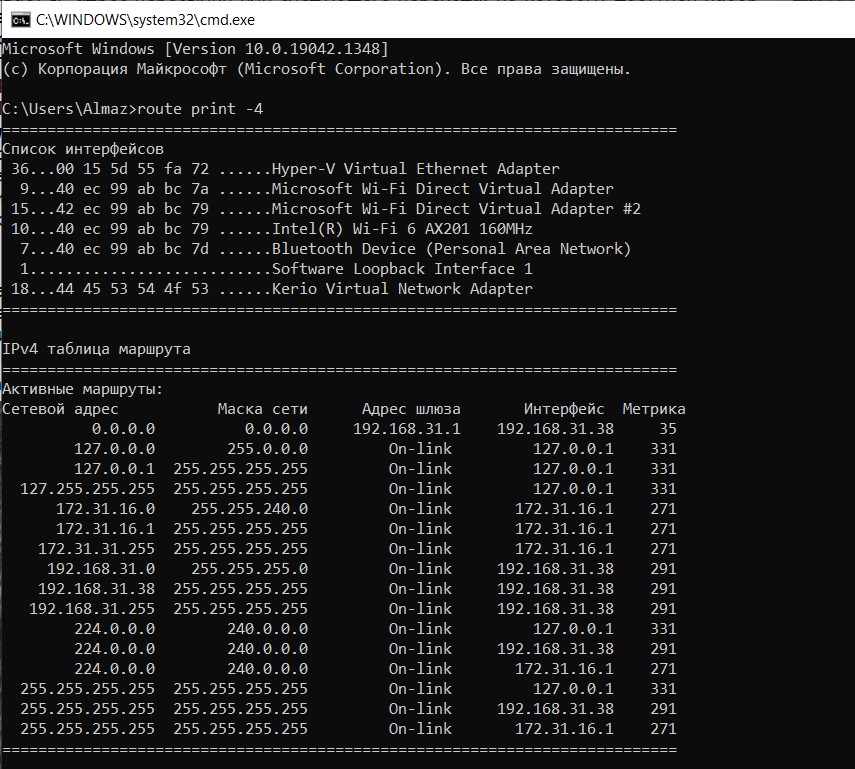

Расшифровка Route Print

Если запустить команду route print -4, то увидим таблицу ipv4, расшифруем ее. Здесь 4 колонки – сетевой адрес, маска сети, адрес шлюза, интерфейс, метрика.

- Сетевой адрес – это IP-адрес, адрес сети, или адрес 0.0.0.0 используемый для шлюза по умолчанию

- Маска сети (Netmask) — маска сети. Для каждого айпи адреса соответствует своя стандартная маска.

- Адрес шлюза (Gateway) — IP-адрес шлюза, через который будет выполняться отправка пакета для достижения конечной точки.

- Интерфейс (Interface) — IP-адрес сетевого интерфейса, через который выполняется доставка пакета конечной точке маршрута.

- Метрика (Metric) — значение метрики (1-9999). Метрика представляет собой числовое значение, позволяющее оптимизировать доставку пакета получателю, если конечная точка маршрута может быть достижима по нескольким разным маршрутам. Чем меньше значение метрики, тем выше приоритет маршрута.

Cтрока в таблице — в ней есть сетевой адрес 192.168.31.0 с маской подсети 255.255.255.0 – то есть это правило для любых IP адресов в диапазоне 192.168.31.0-192.168.31.255. Так вот, для этих адресов явно прописан маршрут – они будут отправлены в 192.168.31.1. 192.168.31.0 соответствует адресации нашей локальной сети, стандартная маска для этой сети, 38 адрес — это адрес нашего компьютера, метрика 291. Чем меньше метрика, тем значительнее приоритет. Тут мы видим значениям «On-link» в столбце «Шлюз». Что же означает «On-link»? Это адреса, которые могут быть разрешены локально. Им не нужны шлюзы, потому что их не нужно маршрутизировать. Если будет запрошен любой другой IP, который отсутствует в таблице (т.е. для которого не указан конкретный маршрут), то он будет отправлен по маршруту по умолчанию – это то, что указано для сети 0.0.0.0 с маской 0.0.0.0. Самым типичным трафиком, отправляемым по default route является Интернет-трафик.

Примеры команды Route

- Чтобы вывести на экран все содержимое таблицы IP-маршрутизации, введите команду: route print;

- Чтобы вывести на экран маршруты из таблицы IP-маршрутизации ipv4., введите команду: route print -4;

- Чтобы добавить маршрут 8.8.8.8 с маской 255.255.255.255 с адресом стандартного шлюза 192.168.1.1 с метрикой 100, введите команду: route add 8.8.8.8 mask 255.255.255.255 192.168.1.1 metric 100. (Также нужно иметь ввиду, что значение цифр метрики является не абсолютным, а относительным! Помните об этом, что указанная величина ДОБАВЛЯЕТСЯ к тому значению метрики, которое рассчитывает операционная система. Значение 100 можно поменять на другое, например, 50. Но выбирайте его так, чтобы значение в сумме с рассчитанной метрикой было больше, чем метрика подключения, которое мы хотим использовать по умолчанию).

- Чтобы удалить маршрут 8.8.8.8 введите команду:route delete 8.8.8.8;

- Чтобы очистить таблицу маршрутов от всех записей введите команду route -f. Чтобы обновить информацию в таблице маршуртизации нужно отключить и включить сетевую карту, либо сделать перезагрузку. (Для более полного ознакомления посмотрите наше видео про команду Route — чуть выше на странице).

Таблица маршрутизации — таблица, состоящая из сетевых маршрутов и предназначенная для определения наилучшего пути передачи сетевого пакета. Каждая запись в таблице маршрутизации состоит, как правило, из таких полей:

- адрес сети или узла назначения, либо указание, что маршрут является маршрутом по умолчанию

- маску сети назначения (маска 255.255.255.255 позволяет указать единичный узел сети)

- шлюз, обозначающий адрес маршрутизатора в сети, на который необходимо отправить пакет, следующий до указанного адреса

- интерфейс, через который доступен шлюз (это может быть порядковый номер, GUID или символьное имя устройства)

- метрику — числовой показатель, задающий предпочтительность маршрута; чем меньше, тем предпочтительнее маршрут

Шлюз по умолчанию (default gateway) — адрес маршрутизатора, на который отправляется трафик, для которого невозможно определить маршрут, исходя из таблиц маршрутизации. Шлюз по умолчанию задаётся записью в таблице маршрутизации вида «сеть 0.0.0.0 с маской сети 0.0.0.0».

Просмотр маршрутов в Windows

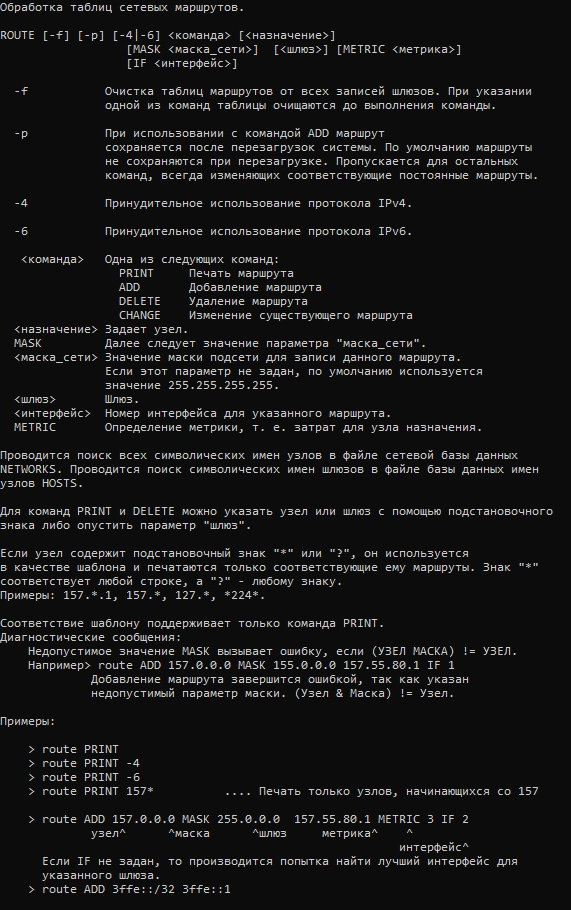

Команда route выводит на экран все содержимое таблицы IP-маршрутизации и позволяет изменять записи. Запущенная без параметров, команда route выводит справку:

> route Обработка таблиц сетевых маршрутов. ROUTE [-f] [-p] [-4|-6] <команда> [<назначение>] [MASK <маска_сети>] [<шлюз>] [METRIC <метрика>] [IF <интерфейс>] -f Очистка таблиц маршрутов от всех записей шлюзов. При указании одной из команд таблицы очищаются до выполнения команды. -p При использовании с командой ADD маршрут сохраняется после перезагрузок системы. По умолчанию маршруты не сохраняются при перезагрузке. Пропускается для остальных команд, всегда изменяющих соответствующие постоянные маршруты. -4 Принудительное использование протокола IPv4. -6 Принудительное использование протокола IPv6. <команда> Одна из следующих команд: PRINT Печать маршрута ADD Добавление маршрута DELETE Удаление маршрута CHANGE Изменение существующего маршрута <назначение> Задает узел. MASK Далее следует значение параметра "маска_сети". <маска_сети> Значение маски подсети для записи данного маршрута. Если этот параметр не задан, по умолчанию используется значение 255.255.255.255. <шлюз> Шлюз. <интерфейс> Номер интерфейса для указанного маршрута. METRIC Определение метрики, т. е. затрат для узла назначения. Проводится поиск всех символических имен узлов в файле сетевой базы данных NETWORKS. Проводится поиск символических имен шлюзов в файле базы данных имен узлов HOSTS. Для команд PRINT и DELETE можно указать узел или шлюз с помощью подстановочного знака либо опустить параметр "шлюз". Если узел содержит подстановочный знак "*" или "?", он используется в качестве шаблона и печатаются только соответствующие ему маршруты. Знак "*" соответствует любой строке, а "?" - любому знаку. Примеры: 157.*.1, 157.*, 127.*, *224*. Соответствие шаблону поддерживает только команда PRINT. Диагностические сообщения: Недопустимое значение MASK вызывает ошибку, если (УЗЕЛ МАСКА) != УЗЕЛ. Например> route ADD 157.0.0.0 MASK 155.0.0.0 157.55.80.1 IF 1 Добавление маршрута завершится ошибкой, так как указан недопустимый параметр маски. (Узел & Маска) != Узел. Примеры: > route PRINT > route PRINT -4 > route PRINT -6 > route PRINT 157* .... Печать только узлов, начинающихся со 157 > route ADD 157.0.0.0 MASK 255.0.0.0 157.55.80.1 METRIC 3 IF 2 узел^ ^маска ^шлюз метрика^ ^ интерфейс^ Если IF не задан, то производится попытка найти лучший интерфейс для указанного шлюза. > route ADD 3ffe::/32 3ffe::1 > route CHANGE 157.0.0.0 MASK 255.0.0.0 157.55.80.5 METRIC 2 IF 2 Параметр CHANGE используется только для изменения шлюза или метрики. > route DELETE 157.0.0.0 > route DELETE 3ffe::/32

Просмотр таблицы маршрутизации:

> route print =========================================================================== Список интерфейсов 21...0a 00 27 00 00 15 ......VirtualBox Host-Only Ethernet Adapter 5...0a 00 27 00 00 05 ......VirtualBox Host-Only Ethernet Adapter #2 20...1c 1b 0d e6 14 bd ......Realtek PCIe GbE Family Controller 1...........................Software Loopback Interface 1 =========================================================================== IPv4 таблица маршрута =========================================================================== Активные маршруты: Сетевой адрес Маска сети Адрес шлюза Интерфейс Метрика 0.0.0.0 0.0.0.0 192.168.110.1 192.168.110.2 35 127.0.0.0 255.0.0.0 On-link 127.0.0.1 331 127.0.0.1 255.255.255.255 On-link 127.0.0.1 331 127.255.255.255 255.255.255.255 On-link 127.0.0.1 331 172.28.128.0 255.255.255.0 On-link 172.28.128.1 281 172.28.128.1 255.255.255.255 On-link 172.28.128.1 281 172.28.128.255 255.255.255.255 On-link 172.28.128.1 281 192.168.53.0 255.255.255.0 On-link 192.168.53.1 281 192.168.53.1 255.255.255.255 On-link 192.168.53.1 281 192.168.53.255 255.255.255.255 On-link 192.168.53.1 281 192.168.110.0 255.255.255.0 On-link 192.168.110.2 291 192.168.110.2 255.255.255.255 On-link 192.168.110.2 291 192.168.110.255 255.255.255.255 On-link 192.168.110.2 291 224.0.0.0 240.0.0.0 On-link 127.0.0.1 331 224.0.0.0 240.0.0.0 On-link 172.28.128.1 281 224.0.0.0 240.0.0.0 On-link 192.168.53.1 281 224.0.0.0 240.0.0.0 On-link 192.168.110.2 291 255.255.255.255 255.255.255.255 On-link 127.0.0.1 331 255.255.255.255 255.255.255.255 On-link 172.28.128.1 281 255.255.255.255 255.255.255.255 On-link 192.168.53.1 281 255.255.255.255 255.255.255.255 On-link 192.168.110.2 291 =========================================================================== Постоянные маршруты: Отсутствует IPv6 таблица маршрута =========================================================================== Активные маршруты: Метрика Сетевой адрес Шлюз 1 331 ::1/128 On-link 20 291 fe80::/64 On-link 5 281 fe80::/64 On-link 21 281 fe80::/64 On-link 21 281 fe80::14e:9612:aea9:b378/128 On-link 5 281 fe80::61bb:3768:1294:4dc0/128 On-link 20 291 fe80::a872:bd46:b87d:7fac/128 On-link 1 331 ff00::/8 On-link 21 281 ff00::/8 On-link 5 281 ff00::/8 On-link 20 291 ff00::/8 On-link =========================================================================== Постоянные маршруты: Отсутствует

Команда tracert предоставляет возможность определить маршрут, по которому проходит пакет до заданного узла:

> tracert ya.ru Трассировка маршрута к ya.ru [87.250.250.242] с максимальным числом прыжков 30: 1 <1 мс <1 мс <1 мс 192.168.110.1 2 1 ms <1 мс <1 мс 78.107.125.69 3 1 ms 1 ms 1 ms stpert-bng1-local.msk.corbina.net [85.21.0.172] 4 1 ms 1 ms 1 ms 10.2.254.10 5 3 ms 3 ms 3 ms korova-bb-be5.corbina.net [195.14.54.195] 6 2 ms 2 ms 2 ms 85.21.224.96 7 2 ms 2 ms 2 ms 85.21.224.54 8 3 ms 2 ms 3 ms m9-br-be1.corbina.net [195.14.54.79] 9 7 ms 7 ms 12 ms corbina-gw.dante.yandex.net [83.102.145.178] 10 5 ms 4 ms 4 ms ya.ru [87.250.250.242] Трассировка завершена.

Просмотр маршрутов в Linux

Команда route выводит на экран все содержимое таблицы IP-маршрутизации и позволяет изменять записи.

$ $ route --help Использование: route [-nNvee] [-FC] [<AF>] Отобразить таблицу маршрутизации ядра route [-v] [-FC] {add|del|flush} ... Изменить таблицу маршрутизации для AF. route {-h|--help} [<AF>] Детальное описание использование указанной AF. route {-V|--version} Отобразить версию/автора и выйти. -v, --verbose более детальный вывод -n, --numeric не преобразовывать адреса в имена -e, --extend отображать другую/больше информации -F, -fib отобразить информацию форвардинга базы (по умолчанию) -C, --cache отобразить кэш маршрутизации вместо FIB <AF>=Use -4, -6, '-A <af>' or '--<af>'; default: inet Список возможный адресных семейств (которые поддерживают маршрутизацию): inet (DARPA Internet) inet6 (IPv6) ax25 (AMPR AX.25) netrom (AMPR NET/ROM) ipx (Novell IPX) ddp (Appletalk DDP) x25 (CCITT X.25)

Просмотр таблицы маршрутизации:

$ route Таблица маршрутизации ядра протокола IP Destination Gateway Genmask Flags Metric Ref Use Iface default _gateway 0.0.0.0 UG 100 0 0 enp0s3 link-local 0.0.0.0 255.255.0.0 U 1000 0 0 enp0s3 192.168.110.0 0.0.0.0 255.255.255.0 U 100 0 0 enp0s3

$ route -n Таблица маршрутизации ядра протокола IP Destination Gateway Genmask Flags Metric Ref Use Iface 0.0.0.0 192.168.110.1 0.0.0.0 UG 100 0 0 enp0s3 169.254.0.0 0.0.0.0 255.255.0.0 U 1000 0 0 enp0s3 192.168.110.0 0.0.0.0 255.255.255.0 U 100 0 0 enp0s3

Утилита traceroute предоставляет возможность определить маршрут, по которому проходит пакет до заданного узла:

$ sudo apt install traceroute

$ traceroute ya.ru traceroute to ya.ru (87.250.250.242), 30 hops max, 60 byte packets 1 _gateway (192.168.110.1) 0.697 ms 0.607 ms 0.584 ms 2 78.107.125.69 (78.107.125.69) 2.050 ms 1.967 ms 1.777 ms 3 stpert-bng1-local.msk.corbina.net (85.21.0.172) 1.679 ms 1.605 ms 1.499 ms 4 10.2.254.10 (10.2.254.10) 2.215 ms 2.180 ms 2.167 ms 5 korova-bb-be5.corbina.net (195.14.54.195) 3.577 ms 3.544 ms 3.824 ms 6 85.21.224.96 (85.21.224.96) 2.645 ms 2.208 ms 2.149 ms 7 m9-crs-be13.corbina.net (85.21.224.54) 3.762 ms 3.207 ms 3.794 ms 8 m9-br-be3.corbina.net (195.14.62.85) 3.716 ms 3.639 ms m9-br-be1.corbina.net (195.14.54.79) 3.559 ms 9 corbina-gw.dante.yandex.net (83.102.145.178) 6.750 ms 11.716 ms 16.226 ms 10 ya.ru (87.250.250.242) 5.330 ms 8.678 ms 8.628 ms

Поиск:

Linux • Windows • Локальная сеть • route • Маска сети • Шлюз • Маршрут • Таблица • Адрес • Команда

Каталог оборудования

Lorem ipsum dolor sit amet, consectetur adipiscing elit, sed do eiusmod tempor incididunt ut labore et dolore magna aliqua.

Производители

Lorem ipsum dolor sit amet, consectetur adipiscing elit, sed do eiusmod tempor incididunt ut labore et dolore magna aliqua.

Функциональные группы

Lorem ipsum dolor sit amet, consectetur adipiscing elit, sed do eiusmod tempor incididunt ut labore et dolore magna aliqua.

Windows 10 поставляется с множеством инструментов командной строки, которые помогают управлять конфигурациями сети и решать проблемы. В этой статье будут описаны восемь таких инструментов.

В системе Windows 10 можно легко подключиться к сети и интернету с помощью проводного или беспроводного соединения. Однако иногда возникает необходимость управлять настройками вручную или устранять проблемы с подключением. Именно в таких случаях могут пригодиться встроенные инструменты командной строки.

Почти для любой проблемы Windows 10 предлагает инструмент командной строки. Например, ipconfig и ping являются одними из основных инструментов для просмотра сетевых настроек и устранения проблем с подключением. Если вы имеете дело с проблемой маршрутизации, команда route может показать текущую таблицу маршрутизации для изучения и определения проблем, а с помощью инструмента nslookup можно диагностировать проблемы DNS.

Ещё есть такие инструменты, как arp для устранения проблем с переключением и определения MAC-адреса по IP-адресу. Инструмент командной строки netstat позволяет просматривать статистику всех подключений. Можно задействовать инструмент netsh для отображения и изменения многих аспектов конфигурации сети, таких как проверка текущей конфигурации, сброс настроек, управление настройками Wi-Fi и Ethernet, включение или отключение брандмауэра и многое другое.

В этом руководстве по Windows 10 будут описаны восемь инструментов командной строки, которые дадут возможность управлять и устранять сетевые проблемы на компьютере и в сети.

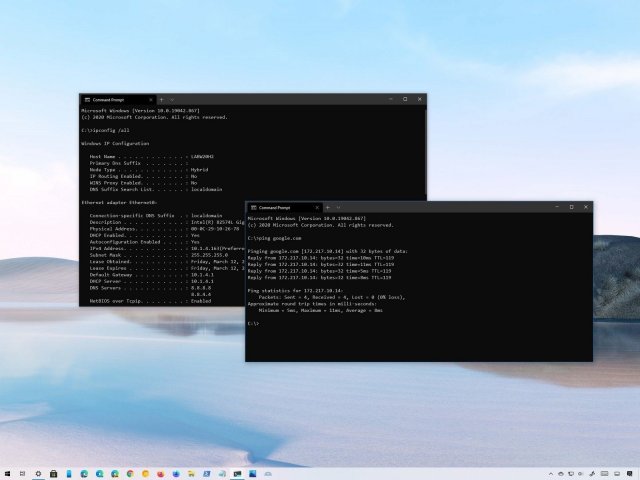

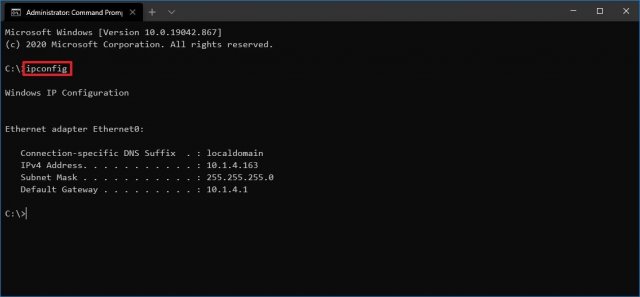

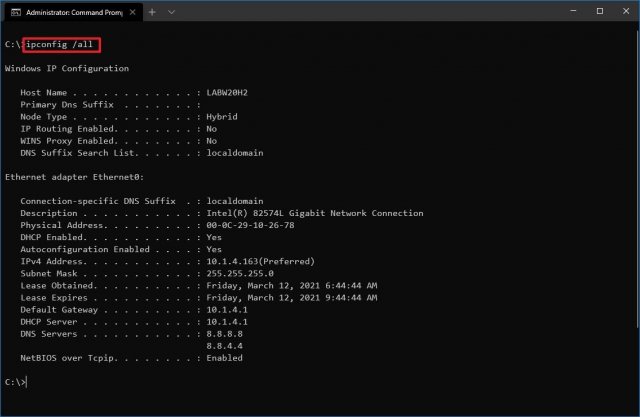

1. IPConfig

В Windows 10 ipconfig (конфигурация интернет-протокола) является одним из наиболее распространённых сетевых инструментов, позволяющим запрашивать и отображать текущую конфигурацию сети TCP/IP (протокол управления передачей/интернет-протокол). Команда также содержит параметры для выполнения различных действий, таких как обновление параметров протокола динамической конфигурации хоста (DHCP) и системы доменных имен (DNS).

Показать конфигурацию сети

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Введите команду для просмотра информации о конфигурации сети TCP/IP и нажмите ввод:

ipconfigСовет: в командной строке вы можете использовать команду cls, чтобы очистить экран после того, как вам больше не нужна информация от ipconfig.

- Введите следующую команду, чтобы просмотреть всю конфигурацию сети TCP/IP, и нажмите ввод:

ipconfig /all

После выполнения этих действий вы получите обзор всей конфигурации TCP/IP на компьютере.

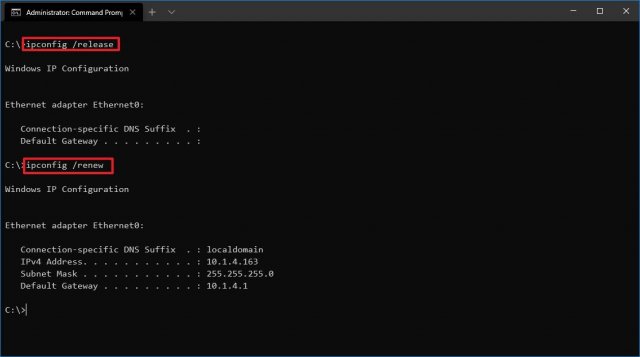

Обновление сетевых настроек

Чтобы сбросить и обновить конфигурацию сети с помощью командной строки, выполните следующие действия:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Введите команду для удаления текущей конфигурации сети и нажмите ввод:

ipconfig /release - Введите команду для изменения конфигурацию сети и нажмите ввод:

ipconfig /renew

После выполнения этих действий первая команда очистит текущую конфигурацию, а вторая загрузит новые настройки с DHCP-сервера для решения проблем с подключением. Если срок действия динамически назначаемых параметров на сервере не истёк, на устройстве часто можно получить прежний IP-адрес.

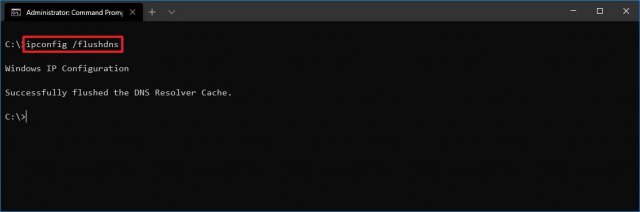

Обновление настроек DNS

Для очистки и восстановления текущих записей кеша DNS в Windows 10, выполните следующие действия:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Введите команду для очистки системного кеша DNS на устройстве и нажмите ввод:

ipconfig /flushdns

После выполнения этих действий хранящиеся в кеше DNS Windows 10 записи будут удалены и обновлены. Обычно эта команда нужна, когда вы не можете подключиться к другому компьютеру или веб-сайту с применением имени хоста или домена из-за устаревшей информации в локальном кеше.

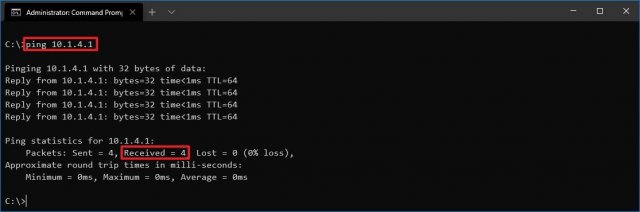

2. Ping

Ping является ещё одним важным сетевым инструментом. Он позволяет отправлять сообщения эхо-запроса ICMP (Internet Control Message Protocol) для проверки IP-соединения с другими устройствами, будь то другой компьютер в локальной сети или интернет-сервис.

Проверка подключения устройства

Чтобы проверить подключение к сети с помощью команды ping, выполните следующие действия:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Введите команду для отправки эхо-запроса ICMP для проверки подключения и нажмите ввод:

ping IP-OR-DOMAINВ команде замените IP-OR-DOMAIN на фактический IP-адрес или доменное имя компьютера или службы, которую хотите протестировать.

Например, следующая команда проверяет связь между локальным устройством и маршрутизатором:

ping 10.1.4.1Совет: если вы используете параметр -a (например, ping -a 10.1.4.1), команда преобразует адрес в имя хоста.

- Необязательно. Введите команду для тестирования сетевого стека локального компьютера и нажмите ввод:

ping 127.0.0.1 or ping loopbackПримечание: 127.0.0.1 — это хорошо известный адрес, который называется адресом обратной связи. Когда вы запускаете команду, если вы получаете ответ, это означает, что сетевой стек в Windows 10 запущен и работает. Это то же самое, что пинговать устройство с использованием его собственного сетевого адреса.

После выполнения этих действий ожидается получение четырёх успешных эхо-ответов от пункта назначения. Это означает, что устройство может взаимодействовать с удалённым хостом. Если время ожидания запроса истекло, проблема может быть вызвана множеством причин.

Если вы столкнулись с проблемами подключения, начните проверять локальный компьютер, чтобы убедиться, что сетевой стек работает. Затем проверьте подключение к маршрутизатору, чтобы убедиться, что проблема не в локальной сети. Затем проверьте связь с веб-сайтом, чтобы узнать, есть ли проблема с подключением к интернету или удалённым хостом.

Если удалённое устройство или служба блокируют протокол ICMP, команда ping всегда будет отключаться по таймауту.

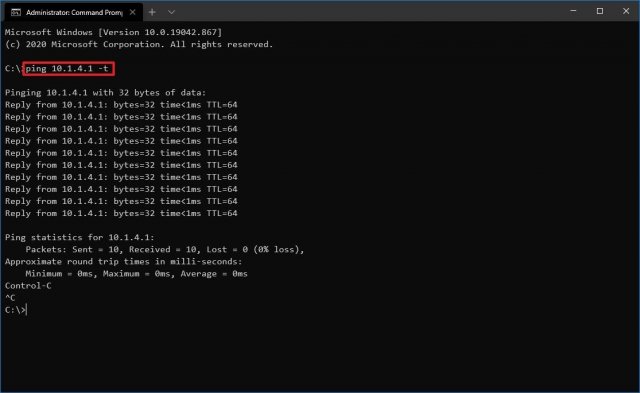

Диагностика активности потери пакетов

Команда ping включает себя ряд параметров, к которым можно получить доступ с помощью команды ping /?. Одна из этих опций представляет собой возможность установить время, когда инструмент будет запускаться. Это может помочь при проверке потерянных пакетов при устранении проблем с подключением.

Чтобы запустить команду ping в определённое время, сделайте следующее:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Наберите команду для выполнения пинга до остановки и нажмите ввод:

ping IP-OR-DOMAIN -tВ команде замените IP-OR-DOMAIN на фактический IP-адрес или доменное имя компьютера или службы, которую вы хотите протестировать.

Например, эта команда проверяет связь между локальным устройством и маршрутизатором в течение 60 секунд:

ping 10.1.4.1 -t - Используйте сочетание клавиш Control + C, чтобы остановить проверку связи.

После выполнения этих действий вы сможете увидеть успешные и потерянные запросы. Это может подсказать, как продолжить устранять неполадки и решать проблемы с подключением. В локальной сети администраторы обычно используют команду ping, чтобы узнать, когда служба перестаёт работать. Кроме того, этот инструмент можно использовать как быстрый способ проверки, когда сервер снова запущен, при удалённом перезапуске сервера.

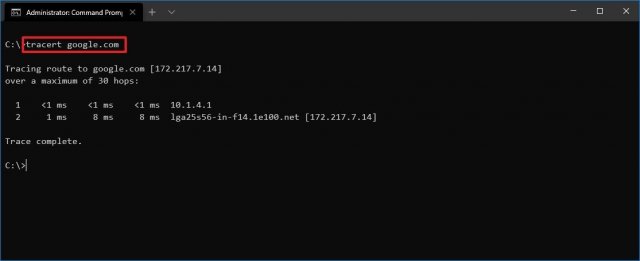

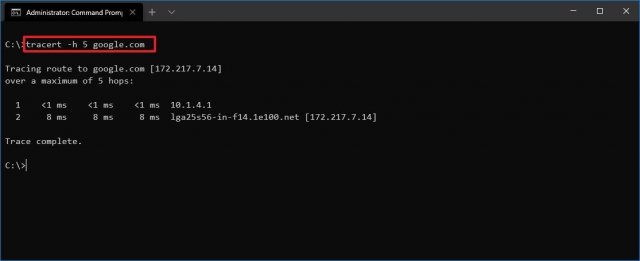

3. Tracert

Windows 10 также включает в себя tracert (Trace Route). Это диагностический инструмент для определения сетевого пути к месту назначения с помощью серии эхо-запросов ICMP. Однако, в отличие от команды ping, каждый запрос включает значение TTL (время жизни), которое увеличивается на единицу каждый раз, что позволяет отображать список пройденного маршрута и продолжительность.

Чтобы отследить маршрут до пункта назначения с помощью командной строки, выполните следующие действия:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Введите команду, чтобы понять путь к месту назначения, и нажмите ввод:

tracert IP-OR-DOMAINВ команде замените IP-OR-DOMAIN на фактический IP-адрес или доменное имя пункта назначения, для которого требуется устранить неполадки.

Например, эта команда позволяет просмотреть путь, по которому пакеты достигают Google.com:

tracert google.com - Необязательно. Введите команды для настройки количества прыжков до места назначения и нажмите ввод:

tracert -h HOP-COUNT IP-OR-DOMAINВ команде замените IP-OR-DOMAIN на фактический IP-адрес или имя домена пункта назначения, неполадки с которым вы хотите решить, и HOP-COUNT для количества переходов, которые вы хотите отслеживать.

Например, следующая команда устанавливает ограничение в пять переходов (узлов) до пункта назначения:

tracert -h 5 google.com

После выполнения этих действий вы узнаете, доступен ли пункт назначения или возникла проблема с сетью на этом пути.

Подобно инструменту ping, tracert включает в себя несколько параметров, которые можно просмотреть с помощью команды tracert /? команда.

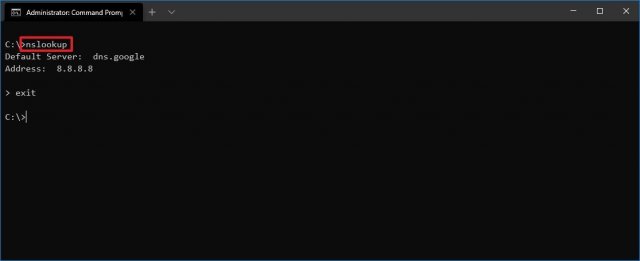

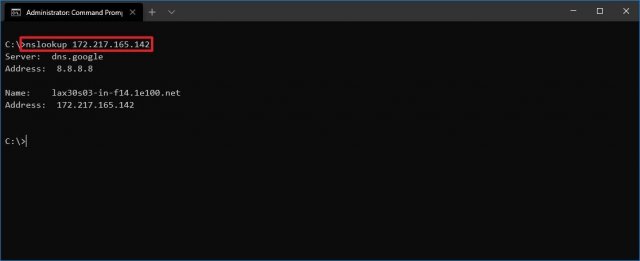

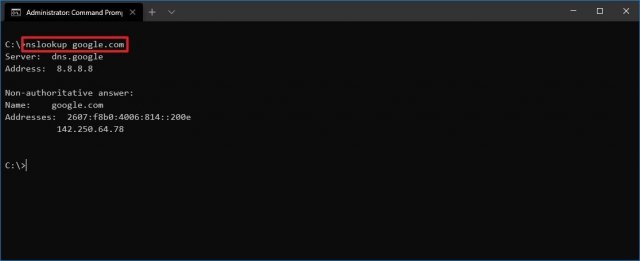

4. NSLookup

Инструмент nslookup (поиск сервера имён) может отображать ценные сведения для поиска и устранения связанных с DNS проблем. Инструмент включает в себя интерактивный и неинтерактивный режимы. Чаще всего вы будете использовать неинтерактивный режим, что означает, что вы будете вводить полную команду для получения необходимой информации.

Вы можете использовать эту команду для отображения DNS-имени и адреса локального устройства по умолчанию, определения доменного имени IP-адреса или серверов имен для конкретного узла.

Чтобы начать работу с nslookup в Windows 10, выполните следующие действия:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Введите команду для поиска локального DNS-имени и адреса, нажмите ввод:

nslookupПримечание: эта команда также используется для открытия интерактивного режима nslookup.

- Подтвердите текущую информацию DNS.

- Введите следующую команду для выхода из интерактивного режима и нажмите ввод:

exit - Введите команду для определения имени и адреса конкретного сервера, нажмите ввод:

nslookup IP-ADDRESSВ команде замените IP-ADDRESS на адрес удалённого устройства.

Например, эта команда ищет IP-адрес 172.217.165.142:

nslookup 172.217.165.142 - Введите команду для определения адреса конкретного сервера и нажмите ввод:

nslookup DOMAIN-NAMEВ команде замените DOMAIN-NAME на адрес удалённого устройства.

Например, эта команда ищет IP-адрес Google.com:

nslookup google.com

После выполнения этих действий, в зависимости от команды, вы узнаете, есть ли у устройства преобразователь DNS и IP-адрес или домен, и наоборот, удалённый хост.

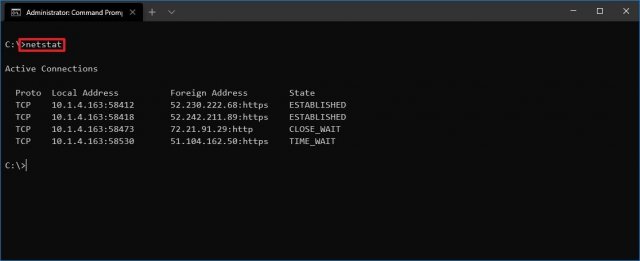

5. NetStat

Инструмент netstat (Сетевая статистика) отображает статистику всех сетевых подключений. Это позволяет видеть открытые и подключенные порты, чтобы отслеживать и устранять сетевые проблемы для Windows 10 и приложений.

При использовании инструмента netstat можно получить список активных сетевых подключений и портов прослушивания. Вы можете просмотреть статистику сетевого адаптера и протоколов. Можно отобразить текущую таблицу маршрутизации и многое другое.

Чтобы начать работу с netstat:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Введите команду для отображения всех активных TCP-подключений и нажмите ввод:

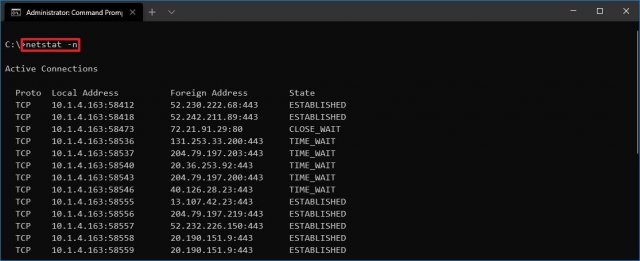

netstat - Необязательно. Введите команду для отображения активных подключений, показывающую числовой IP-адрес и номер порта вместо попытки определить имена, и нажмите ввод:

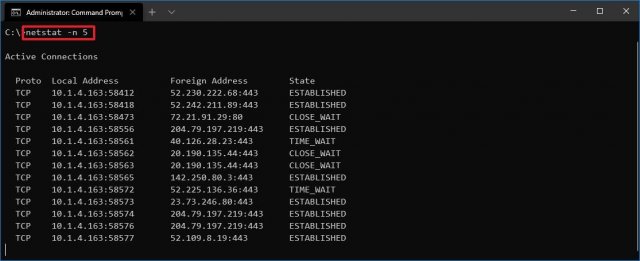

netstat -n - Необязательно. Введите команды для обновления информации через определённый промежуток времени и нажмите ввод:

netstat -n INTERVALВ команде не забудьте заменить INTERVAL на число секунд, через которое информация должна повторно отобразится.

В этом примере запрашиваемая команда обновляется каждые пять секунд:

netstat -n 5Примечание: при использовании интервала можно завершить команду с помощью сочетания клавиш Ctrl + C в консоли.

После запуска команды она отобразит список всех активных подключений в четырех столбцах, включая:

• Proto: отображает протокол подключения, включая TCP или UDP.

• Локальный адрес: отображает IP-адрес устройства, за которым следует точка с запятой с номером порта подключения. Двойная точка с запятой внутри скобок указывает на локальный IPv6-адрес. Адрес «0.0.0.0» также относится к локальному адресу.

• Внешний адрес: показывает IP-адрес (или полное доменное имя) удалённого компьютера с номером порта после имени порта и точки с запятой (например, https, http, microsoft-ds, wsd).

• Состояние: показывает, активно ли соединение (установлено), был ли порт закрыт (time_wait), программа не закрыла порт (close_wait). Другие доступные статусы включают в себя include, closed, fin_wait_1, fin_wait_2, last_ack, listen, syn_received, syn_send и timed_wait.

6. ARP

Windows 10 поддерживает таблицу arp (протокол разрешения адресов), в которой хранятся записи IP в Media Access Control (MAC), разрешённые системой. Инструмент arp позволяет просматривать всю таблицу, изменять записи и использовать её для определения MAC-адреса удалённого компьютера.

Обычно о MAC-адресах не нужно беспокоиться, но есть сценарии, когда эта информация может пригодиться. Например, при устранении сетевых проблем на уровне канала передачи данных (коммутации) или при ограничении доступа или фильтрации контента через сеть для определённых устройств.

Чтобы начать работу с arp в Windows 10, выполните следующие действия:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

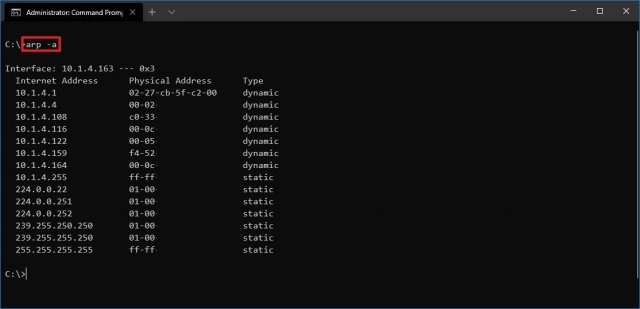

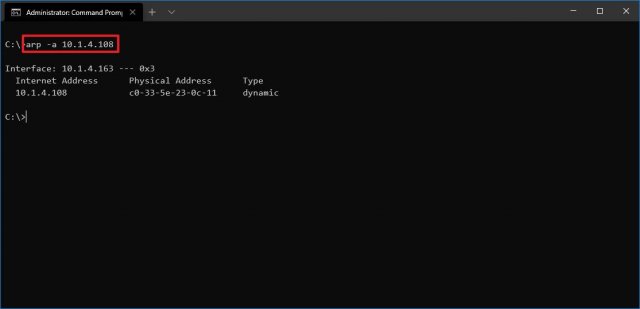

- Введите следующую команду, чтобы просмотреть текущий кеш таблицы arp в Windows 10, и нажмите ввод:

`arp -a’4. Введите команды для определения MAC-адреса удалённого устройства и нажмите ввод:

arp -a IPВ команде замените IP на адрес места назначения.

Например, эта команда показывает физический адрес пункта назначения 10.1.4.113:

arp -a 10.1.4.108 - Подтвердите MAC-адрес (физический) удалённого устройства.

После выполнения этих шагов вы сможете просмотреть всю таблицу arp и MAC-адрес определённого IP-адреса.

Если вы хотите узнать все доступные параметры, используйте команду arp /? , чтобы вывести список всех параметров с описаниями.

7. Route

Инструмент маршрутизации отображает таблицу маршрутизации, которая позволяет Windows 10 понимать сеть и взаимодействовать с другими устройствами и службами. Инструмент также предлагает некоторые параметры для изменения и очистки таблицы при необходимости.

Как и в случае с инструментом arp, обычно не нужно беспокоиться о таблице маршрутизации. И всё же, этот инструмент командной строки пригодится при устранении проблем.

Чтобы просмотреть или очистить таблицу маршрутизации в Windows 10, выполните следующие действия:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

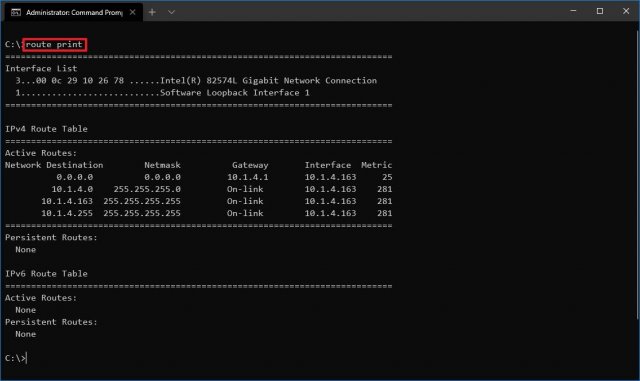

- Введите команду для просмотра таблицы маршрутизации в Windows 10 и нажмите ввод:

route print - Подтвердите информацию таблицы маршрутизации.

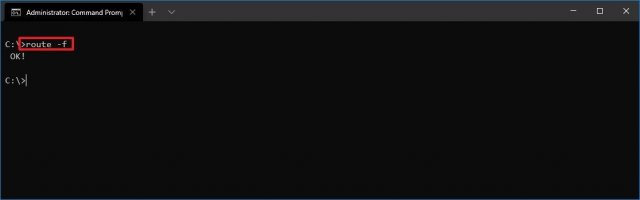

- Необязательно. Введите команду для очистки таблицы маршрутизации и нажмите ввод:

route -fПримечание: при выполнении этой команды устройство потеряет подключение к сети, поскольку система больше не понимает её топологию.

После выполнения команды перезагрузите компьютер, чтобы сетевой стек смог восстановить таблицу маршрутизации. Обычно не нужно очищать таблицу, если вы не изменили некоторые записи и требуется сбросить таблицу.

После выполнения этих действий будет понятно, что такое таблица маршрутизации и как очистить информацию.

Вы также можете использовать route /?, чтобы просмотреть список доступных параметров, включая параметры для изменения сетевых показателей, указания шлюза, добавления нового маршрута и многого другого. Однако обычно не рекомендуется изменять эти настройки, если вы не понимаете, как работает сеть.

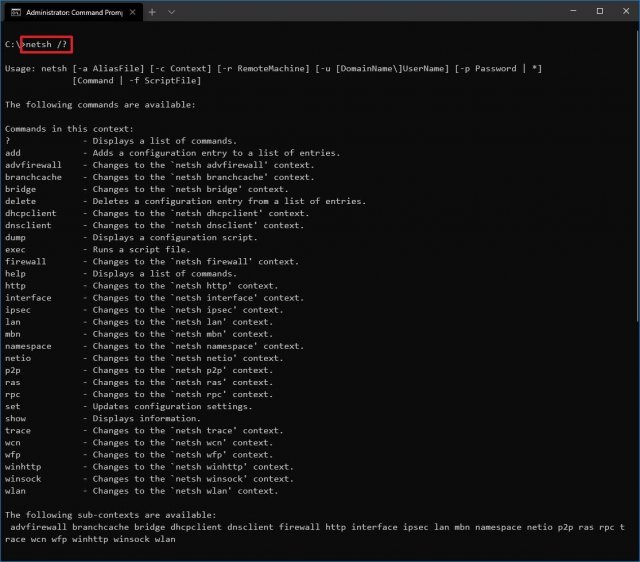

8. Netsh

В Windows 10 netsh (сетевая оболочка) — это устаревший инструмент командной строки, который позволяет отображать и изменять практически любую сетевую конфигурацию. Например, вы можете использовать этот инструмент для просмотра текущей конфигурации сети, управления беспроводными соединениями, сброса сетевого стека для устранения наиболее распространённых проблем, включения или отключения брандмауэра и многого другого.

Чтобы начать работу с инструментом командной строки netsh, выполните следующие действия:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Введите команду для просмотра списка доступных команд (контекстов) и нажмите ввод:

netsh /?Введите следующую команду, чтобы просмотреть список доступных подкоманд (подконтекстов) для конкретной опции, и нажмите ввод:

netsh CONTEXT-COMMANDВ команде измените CONTEXT-COMMAND на команду, которая содержит дополнительные параметры.

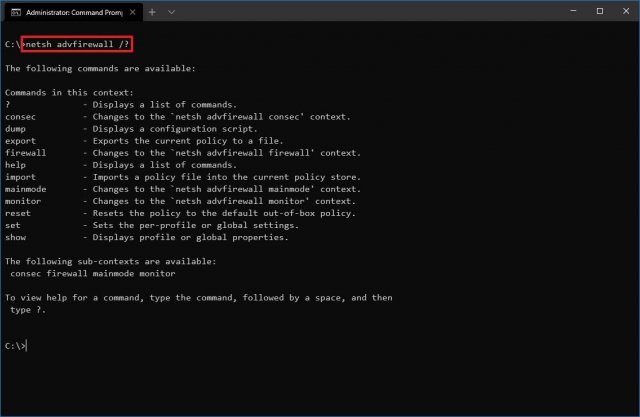

Например, эта команда показывает команды, доступные для управления брандмауэром с помощью netsh:

netsh advfirewall /?

После выполнения этих действий будет понятно, как перемещаться по команде контекстов и подконтекстов netsh для управления настройками сети.

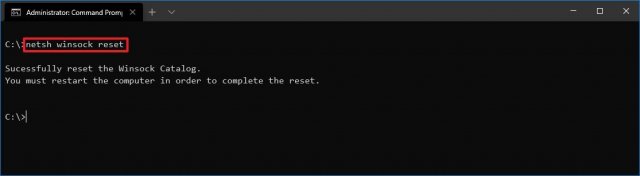

Сброс системного сетевого стека

Чтобы сбросить сетевой стек для решения распространённых проблем с подключением, выполните следующие действия:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Введите следующую команду для сброса стека winsock и нажмите ввод:

netsh winsock reset - Перезагрузите компьютер.

После выполнения этих действий конфигурация winsock будет сброшена, что может решить проблемы с подключением к сети и интернету.

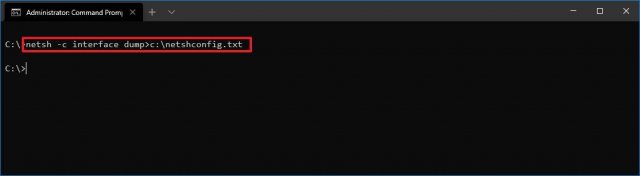

Экспорт и импорт конфигурации сети

Чтобы экспортировать конфигурацию сети с помощью netsh в Windows 10, выполните следующие действия:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

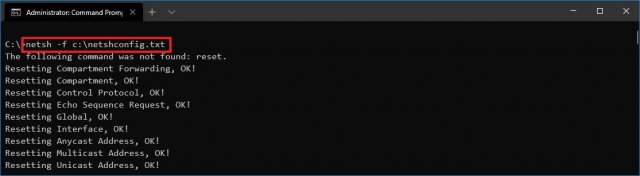

- Наберите команду для импорта текущей конфигурации для всех сетевых адаптеров и нажмите ввод:

netsh -c interface dump>PATHTOEXPORTED.txtВ команде замените PATHTOEXPORTED.txt на путь и имя файла для хранения конфигурации.

Например, следующая команда экспортирует настройки в файл netshconfig.txt:

netsh -c interface dump>c:netshconfig.txt

После выполнения этих шагов можно открывать файл в любом текстовом редакторе, чтобы просмотреть экспортированную конфигурацию.

Импорт конфигурации сети

Чтобы импортировать параметры конфигурации сети с помощью netsh, выполните следующие действия:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Наберите команду для импорта конфигурации сети и нажмите ввод:

netsh -c interface dump>PATHTOIMPORTED.txtВ команде замените PATHTOEXPORTED.txt на путь и имя файла конфигурации.

Например, следующая команда импортирует настройки из файла netshconfig.txt:

netsh -f c:netshconfig.txt

После завершения этих действий новая сетевая конфигурация будет импортирована и применена к Windows 10.

Включение и отключение брандмауэра

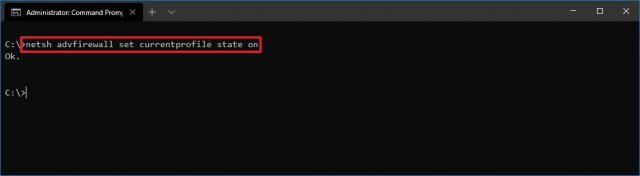

Чтобы включить брандмауэр Windows 10 с помощью netsh, выполните следующие действия:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Наберите команду включения брандмауэра по умолчанию и нажмите ввод:

netsh advfirewall set currentprofile state on

После выполнения этих действий на устройстве включится брандмауэр Защитника Windows.

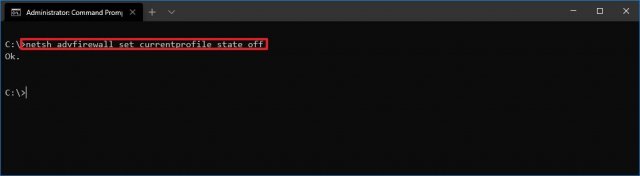

Отключение брандмауэра

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Наберите команду выключения брандмауэра по умолчанию и нажмите ввод:

netsh advfirewall set currentprofile state off

После выполнения этих действий брандмауэр Защитника Windows на устройстве будет выключен.

В Windows 10 есть множество инструментов, которые можно задействовать для изменения настроек и устранения сетевых проблем с помощью командной строки, PowerShell и графических приложений. В этом руководстве рассказывается только о том, как помочь работать с наиболее с распространёнными инструментами командной строки.

- 28.08.2020

- 23 630

- 1

- 30.01.2021

- 11

- 9

- 2

- Содержание статьи

- Описание

- Синтаксис

- Параметры

- Примеры

- Справочная информация

- Комментарии к статье ( 1 шт )

- Добавить комментарий

Описание

ROUTE — Выводит на экран и изменяет записи в локальной таблице IP-маршрутизации. Запущенная без параметров, команда route выводит справку.

Синтаксис

route [-f] [-p] [команда [конечная_точка] [mask маска_сети] [шлюз] [metric метрика]] [if интерфейс]]Параметры

| Параметр | Описание |

|---|---|

| -f | Очищает таблицу маршрутизации от всех записей, которые не являются узловыми маршрутами (маршруты с маской подсети 255.255.255.255), сетевым маршрутом замыкания на себя (маршруты с конечной точкой 127.0.0.0 и маской подсети 255.0.0.0) или маршрутом многоадресной рассылки (маршруты с конечной точкой 224.0.0.0 и маской подсети 240.0.0.0). При использовании данного параметра совместно с одной из команд (таких, как add, change или delete) таблица очищается перед выполнением команды |

| -p | >При использовании данного параметра с командой add указанный маршрут добавляется в реестр и используется для инициализации таблицы IP-маршрутизации каждый раз при запуске протокола TCP/IP. По умолчанию добавленные маршруты не сохраняются при запуске протокола TCP/IP. При использовании параметра с командой print выводит на экран список постоянных маршрутов. Все другие команды игнорируют этот параметр. Постоянные маршруты хранятся в реестре по адресу HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParametersPersistentRoutes |

| команда | Указывает команду, которая будет запущена на удаленной системе. Доступны следующие команды: add — Добавление маршрута change — Изменение существующего маршрута delete — Удаление маршрута или маршрутов print — Печать маршрута или маршрутов |

| конечная_точка | Определяет конечную точку маршрута. Конечной точкой может быть сетевой IP-адрес (где разряды узла в сетевом адресе имеют значение 0), IP-адрес маршрута к узлу, или значение 0.0.0.0 для маршрута по умолчанию |

| mask маска_сети | Указывает маску сети (также известной как маска подсети) в соответствии с точкой назначения. Маска сети может быть маской подсети соответствующей сетевому IP-адресу, например 255.255.255.255 для маршрута к узлу или 0.0.0.0. для маршрута по умолчанию. Если данный параметр пропущен, используется маска подсети 255.255.255.255. Конечная точка не может быть более точной, чем соответствующая маска подсети. Другими словами, значение разряда 1 в адресе конечной точки невозможно, если значение соответствующего разряда в маске подсети равно 0 |

| шлюз | Указывает IP-адрес пересылки или следующего перехода, по которому доступен набор адресов, определенный конечной точкой и маской подсети. Для локально подключенных маршрутов подсети, адрес шлюза — это IP-адрес, назначенный интерфейсу, который подключен к подсети. Для удаленных маршрутов, которые доступны через один или несколько маршрутизаторов, адрес шлюза — непосредственно доступный IP-адрес ближайшего маршрутизатора |

| metric метрика | Задает целочисленную метрику стоимости маршрута (в пределах от 1 до 9999) для маршрута, которая используется при выборе в таблице маршрутизации одного из нескольких маршрутов, наиболее близко соответствующего адресу назначения пересылаемого пакета. Выбирается маршрут с наименьшей метрикой. Метрика отражает количество переходов, скорость прохождения пути, надежность пути, пропускную способность пути и средства администрирования |

| if интерфейс | Указывает индекс интерфейса, через который доступна точка назначения. Для вывода списка интерфейсов и их соответствующих индексов используйте команду route print. Значения индексов интерфейсов могут быть как десятичные, так и шестнадцатеричные. Перед шестнадцатеричными номерами вводится 0х. В случае, когда параметр if пропущен, интерфейс определяется из адреса шлюза |

| /? | Отображает справку в командной строке |

Примечания:

- Большие значения в столбце

metricтаблицы маршрутизации — результат возможности протокола TCP/IP автоматически определять метрики маршрутов таблицы маршрутизации на основании конфигурации IP-адреса, маски подсети и стандартного шлюза для каждого интерфейса ЛВС. Автоматическое определение метрики интерфейса, включенное по умолчанию, устанавливает скорость каждого интерфейса и метрики маршрутов для каждого интерфейса так, что самый быстрый интерфейс создает маршруты с наименьшей метрикой. Чтобы удалить большие метрики, отключите автоматическое определение метрики интерфейса в дополнительных свойствах протокола TCP/IP для каждого подключения по локальной сети. - Имена могут использоваться для параметра конечная_точка, если существует соответствующая запись в файле базы данных Networks, находящемся в папке системный_корневой_каталогSystem32DriversEtc. В параметре шлюз можно указывать имена до тех пор, пока они разрешаются в IP-адреса с помощью стандартных способов разрешения узлов, таких как запрос службы DNS, использование локального файла Hosts, находящегося в папке системный_корневой_каталогsystem32driversetc, или разрешение имен NetBIOS.

- Если команда —

printилиdelete, параметр шлюз опускается и используются подстановочные знаки для указания точки назначения и шлюза. Значение конечной_точки может быть подстановочным значением, которое указывается звездочкой (*). При наличии звездочки (*) или вопросительного знака (?) в описании конечной точки, они рассматриваются как подстановки, тогда печатаются или удаляются только маршруты, соответствующие точке назначения. Звездочка соответствует любой последовательности символов, а вопросительный знак — любому одному символу. 10.*.1, 192.168.*, 127.* и *224* являются допустимыми примерами использования звездочки в качестве подстановочного символа. - При использовании недопустимой комбинации значений конечной точки и маски подсети (маски сети) выводится следующее сообщение об ошибке : «Маршрут: неверная маска подсети адреса шлюза». Ошибка появляется, когда одно или несколько значений разрядов в адресе конечной точки равно 1, а значения соответствующих разрядов маски подсети — 1. Для проверки этого состояния выразите конечную точку и маску подсети в двоичном формате. Маска подсети в двоичном формате состоит из последовательности единичных битов, представляющей часть сетевого адреса конечной точки, и последовательности нулевых битов, обозначающей часть адреса узла конечной точки. Проверьте наличие единичных битов в части адреса точки назначения, которая является адресом узла (как определено маской подсети).

- Параметр

-pподдерживается в команде route только в операционных системах Windows NT 4.0, Windows 2000, Windows Millennium Edition и Windows XP. Этот параметр не поддерживается командой route в системах Windows 95 и Windows 98. - Эта команда доступна, только если в свойствах сетевого адаптера в объекте Сетевые подключения в качестве компонента установлен протокол Интернета (TCP/IP).

Примеры

Чтобы вывести на экран все содержимое таблицы IP-маршрутизации, введите команду:

route printЧтобы вывести на экран маршруты из таблицы IP-маршрутизации, которые начинаются с 10., введите команду:

route print 10.*Чтобы добавить маршрут по умолчанию с адресом стандартного шлюза 192.168.12.1, введите команду:

route add 0.0.0.0 mask 0.0.0.0 192.168.12.1Чтобы добавить маршрут к конечной точке 10.41.0.0 с маской подсети 255.255.0.0 и следующим адресом перехода 10.27.0.1, введите команду:

route add 10.41.0.0 mask 255.255.0.0 10.27.0.1Чтобы добавить постоянный маршрут к конечной точке 10.41.0.0 с маской подсети 255.255.0.0 и следующим адресом перехода 10.27.0.1, введите команду:

route -p add 10.41.0.0 mask 255.255.0.0 10.27.0.1Чтобы добавить маршрут к конечной точке 10.41.0.0 с маской подсети 255.255.0.0 и следующим адресом перехода 10.27.0.1 и метрикой стоимости 7, введите команду:

route add 10.41.0.0 mask 255.255.0.0 10.27.0.1 metric 7Чтобы добавить маршрут к конечной точке 10.41.0.0 с маской подсети 255.255.0.0 и следующим адресом перехода 10.27.0.1 и использованием индекса интерфейса 0х3, введите команду:

route add 10.41.0.0 mask 255.255.0.0 10.27.0.1 if 0x3Чтобы удалить маршрут к конечной точке 10.41.0.0 с маской подсети 255.255.0.0, введите команду:

route delete 10.41.0.0 mask 255.255.0.0Чтобы удалить все маршруты из таблицы IP-маршрутизации, которые начинаются с 10., введите команду:

route delete 10.*Чтобы изменить следующий адрес перехода для маршрута с конечной точкой 10.41.0.0 и маской подсети 255.255.0.0 с 10.27.0.1 на 10.27.0.25, введите команду:

route change 10.41.0.0 mask 255.255.0.0 10.27.0.25Справочная информация

Команда route в Windows это весьма удобный инструмент для просмотра, добавления, редактирования и удаления сетевых маршрутов. Синтаксис команды выглядит следующим образом:

ROUTE [-f] [-p] [-4|-6] command [destination] [MASK netmask] [gateway] [METRIC metric] [IF interface]

-f — очистка таблиц маршрутов от записей всех шлюзов. При указании одной из команд таблицы очищаются до выполнения команды;

-p — при использовании с командой ADD задаёт сохранение маршрута при перезагрузке системы. По умолчанию маршруты при перезагрузке не сохраняются. В Windows 95 не поддерживается;

-4 — обязательное использование протокола IPv4;

-6 — обязательное использование протокола IPv6;

command — одна из следующих команд:

- PRINT — печать маршрута;

- ADD — добавление маршрута;

- CHANGE — редактирование маршрута;

- DELETE — удаление маршрута;

destination — адресуемый узел;

MASK — указывает, что следующий параметр интерпретируется как маска подсети;

netmask — значение маски подсети для данного маршрута. Если параметр не задан, то используется значение по умолчанию — 255.255.255.255;

gateway — шлюз;

METRIC — указывает, что следующий параметр интерпретируется как метрика. Предназначение метрики — оптимизировать доставку пакета, если конечная точка доступна по нескольким маршрутам. Метрика представляет собой число. Чем меньше значение метрики, тем выше приоритет узла при построении маршрута;

metric — значение метрики;

IF — указание, что следующий параметр интерпретируется как сетевой интерфейс;

interface — номер интерфейса для указанного маршрута.

Рассмотрим применений команды route.

Отобразить текущую таблицу маршрутов:

route print

Отобразить таблицу маршрутов только для IPv6:

route print -6

Отобразить таблицу маршрутов только для узлов, адрес которых начинается с 10:

route print 10*

Немного о том, как читать вывод команды route print.

Список интерфейсов показывает идентификаторы, MAC-адреса и наименования сетевых адаптеров.

Далее идут таблицы маршрутов. Они содержат столбцы сетевой адрес, маска сети, адрес шлюза, интерфейс и метрика.

Сетевой адрес это и есть адрес конечной точки маршрута (адрес назначения). С назначением столбца маска сети всё должно быть понятно по названию. Адрес шлюза относится к тому шлюзу, через который пойдёт пакет, чтобы достигнуть адреса назначения. Если написано On-link, то значит, что шлюз не используется по той причине, что адрес назначения достижим напрямую без маршрутизации. Интерфейс — адрес сетевого интерфейса, через который будет выполняться отправка пакета. Метрика — значение метрики, которая задаёт приоритет маршрутов. Чем меньше значение, тем выше приоритет.

Теперь рассмотрим управление маршрутами при помощи route.

Установить в качестве шлюза по умолчанию (основного шлюза) адрес 192.168.1.1:

route add 0.0.0.0 mask 0.0.0.0 192.168.1.1

Добавить маршрут для узла 10.10.10.10:

route add 10.10.10.10 192.168.1.15

Так как маска не указана, то подразумевается значение 255.255.255.255.

То же самое, но добавление в качестве постоянного маршрута, который сохранится после перезагрузки:

route -p add 10.10.10.10 192.168.1.15

Такой маршрут будет записан в реестр Windows (ветка HKLMSYSTEMCurrentControlSetServicesTcpipParametersPersistentRoutes).

Удалить маршрут для узла 10.10.10.10:

route delete 10.10.10.10

Изменить адрес шлюза для узла 10.20.20.20:

route change 10.20.20.20 192.168.1.10

change можно использовать для изменения только шлюза и метрики.

Очистить таблицу маршрутов:

route -f

При очистке таблицы маршрутов удаляются все маршруты, которые удовлетворяют следующим условиям:

- Не относятся к петлевому интерфейсу (интерфейсу с IP 127.0.0.1 и маской -255.0.0.0);

- Не являются маршрутами для многоадресной (multicast) рассылки (IP 224.0.0.1, маска 255.0.0.0);

- Не являются узловыми маршрутами (когда маска равна 255.255.255.255).

При обработке таблицы маршрутов, статические маршруты имеют более высокий приоритет по сравнению с маршрутами, используемыми по умолчанию.

Маршрутизация в Windows

Маршрутизация – это процесс передачи IP-трафика адресатам в сети, то есть процесс передачи пакетов от хоста-источника к хосту-адресату через промежуточные маршрутизаторы. Изучая эту статью предполагается что вы изучили материал основы компьютерных сетей.

Изучим как работает маршрутизация в Windows, что бы понять как она работает, а не просто прочитать и забыть, вам необходимо несколько виртуальных машин, а именно:

- ВМ с Windows XP.

- 2 ВМ с Windows Server 2003.

Учтите, что при настройке виртуальных машин, в настройках сети нужно указать «Внутренняя сеть» и задать одинаковое имя сети для всех машин.

Если вы не поленитесь и установите три виртуальные машины, а так же изучите этот материал до конца, то у вас будет практическое понимание работы сети в операционных системах семейства Windows.

Содержание:

- Таблица маршрутизации

- Статическая маршрутизация

- Маршрутизация по умолчанию

- Динамическая маршрутизация, протокол RIP

Для простоты передачи данных хост-источник и маршрутизатор принимают решения о передаче пакетов на основе своих таблиц IP-маршрутизации. Записи таблицы создаются при помощи:

- Программного обеспечения стека TCP/IP.

- Администратора, путем конфигурирования статических маршрутов.

- Протоколов маршрутизации, одним из которых является протокол передачи маршрутной информации – RIP.

По сути, таблица маршрутизации – это база данных, которая хранится в памяти всех IP-узлов. Цель таблицы IP-маршрутизации это предоставление IP-адреса назначения для каждого передаваемого пакета для следующего перехода в сети.

Пример маршрутизации в Windows

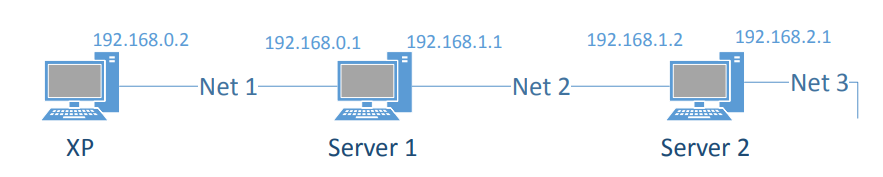

Допустим, у нас есть три узла:

- Windows XP.

- Windows Server 2003 – 1.

- Windows Server 2003 – 2.

Хост XP имеет один сетевой адаптер (интерфейс) с IP-адресом 192.168.0.2 и маской подсети 255.255.255.0. Маршрутизатор Server1 имеет два интерфейса с IP-адресами 192.168.0.1 и 192.168.1.1 и масками подсети 255.255.255.0. Маршрутизатор Server2 также имеет 2 сетевых адаптера с IPадресами 192.168.1.2 и 192.168.2.1 и масками подсети 255.255.255.0. Таким образом, мы имеем 3 сети: сеть с IP-адресом 192.168.0.0 (Net 1), сеть с IP-адресом 192.168.1.0 (Net 2), сеть с IP-адресом 192.168.2.0 (Net 3).

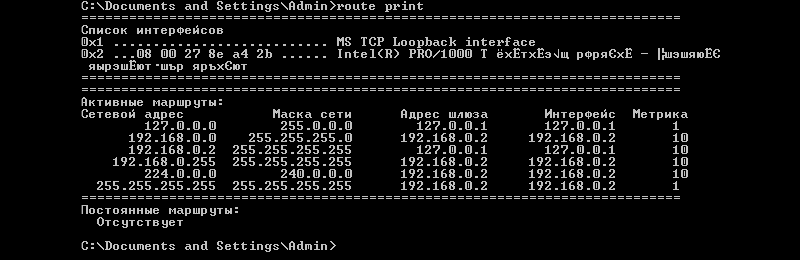

Таблица маршрутизации

Таблица маршрутизации по умолчанию создается на узле автоматически с помощью программного обеспечения стека TCP/IP.

При настройке сетевого подключения на хосте XP были статически заданы IP-адрес 192.168.0.2 и маска подсети 255.255.255.0, основной шлюз задан не был. Программное обеспечение стека TCP/IP автоматически создало таблицу маршрутизации по умолчанию.

Что бы просмотреть таблицы маршрутизации на узле XP выполним команду route print в командной строке (Пуск -> Выполнить -> cmd).

Таблица маршрутизации содержит для каждой записи следующие поля: Сетевой адрес (Network Destination), Маска сети (Netmask), Адрес шлюза (Gateway), Интерфейс (Interface) и Метрика (Metric). Разберем каждое поле подробнее.

Сетевой адрес. Поле определяет диапазон IP-адресов достижимых с использованием данной таблицы.

Маска сети. Битовая маска, которая служит для определения значащих разрядов в поле Сетевой адрес. Маска состоит из непрерывных единиц и нулей, отображается в десятичном коде. Поля Сетевой адрес и Маска определяют один или несколько IP-адрес.

Адрес шлюза. В этом поле содержаться IP-адрес, по которому должен быть направлен пакет, если он соответствует данной записи таблицы маршрутизации.

Интерфейс. Данное поле содержит адрес логического или физического интерфейса, используемого для продвижения пакетов, соответствующих данной записи таблицы маршрутизации.

Метрика. Используется для выбора маршрута, в случае если имеется несколько записей, которые соответствуют одному адресу назначения с одной и той же маской, то есть в случае если одного адресата можно достичь разными путями, через разные маршруты. При этом, чем меньше значение метрики тем короче маршрут.

На начальном этапе работы (т.е. с таблицами маршрутизации по умолчанию) маршрутизатор (хост) знает только, как достичь сетей, с которыми он соединен непосредственно. Пути в другие сети могут быть «выяснены» следующими способами:

- с помощью статических маршрутов;

- с помощью маршрутов по умолчанию;

- с помощью маршрутов, определенных протоколами динамической маршрутизации.

Рассмотрим каждый из способов по порядку.

Статическая маршрутизация

Статические маршруты задаются вручную. Плюс статических маршрутов в том, что они не требуют рассылки широковещательных пакетов с маршрутной информацией, которые занимают полосу пропускания сети.

Минус статических маршрутов состоит в том, что при изменении топологии сети администратор должен вручную изменить все статические маршруты, что довольно трудоемко, в случае если сеть имеет сложную структуру с большим количеством узлов.

Второй минус заключается в том, что при отказе какого-либо канала статический маршрут перестанет работать, даже если будут доступны другие каналы передачи данных, так как для них не задан статический маршрут.

Но вернемся к нашему примеру. Наша задача, имя исходные данные, установить соединения между хостом XP и Server2 который находится в сети Net3, то есть нужно что бы проходил пинг на 192.168.2.1.

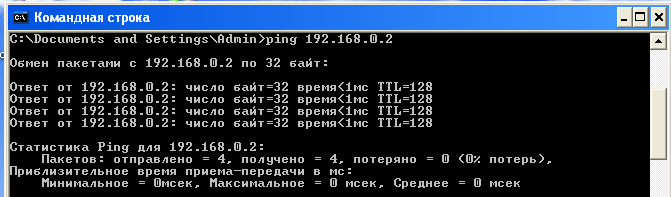

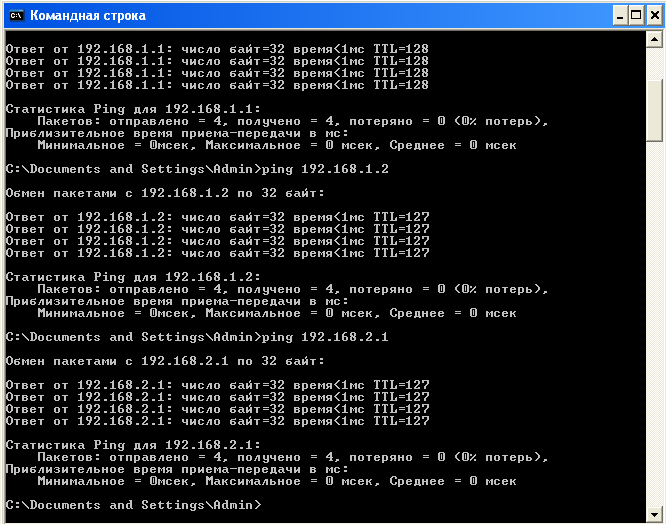

Начнем выполнять на хосте XP команды ping постепенно удаляясь от самого хоста. Выполните в Командной строке команды ping для адресов 192.168.0.2, 192.168.0.1, 192.168.1.1.

Мы видим, что команды ping по адресу собственного интерфейса хоста XP и по адресу ближайшего интерфейса соседнего маршрутизатора Server1 выполняются успешно.

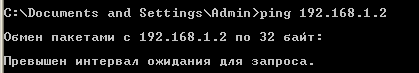

Однако при попытке получить ответ от второго интерфейса маршрутизатора Server1 выводится сообщение «Заданный узел недоступен» или «Превышен интервал ожидания для запроса».

Это связано с тем, что в таблице маршрутизации по умолчанию хоста XP имеются записи о маршруте к хосту 192.168.0.2 и о маршруте к сети 192.168.0.0, к которой относится интерфейс маршрутизатора Server1 с адресом 192.168.0.1. Но в ней нет записей ни о маршруте к узлу 192.168.1.1, ни о маршруте к сети 192.168.1.0.

Добавим в таблицу маршрутизации XP запись о маршруте к сети 192.168.1.0. Для этого введем команду route add с необходимыми параметрами:

route add [адресат] [mask маска] [шлюз] [metric метрика] [if интерфейс]

Параметры команды имеют следующие значения:

- адресат — адрес сети или хоста, для которого добавляется маршрут;

- mask — если вводится это ключевое слово, то следующий параметр интерпретируется как маска подсети, соответственно маска — значение маски;

- шлюз — адрес шлюза;

- metric — после этого ключевого слова указывается метрика маршрута до адресата (метрика);

- if — после этого ключевого слова указывается индекс интерфейса, через который будут направляться пакеты заданному адресату.

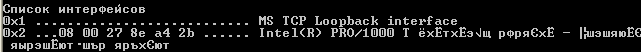

Индекс интерфейса можно определить из секции Список интерфейсов (Interface List) выходных данных команды route print.

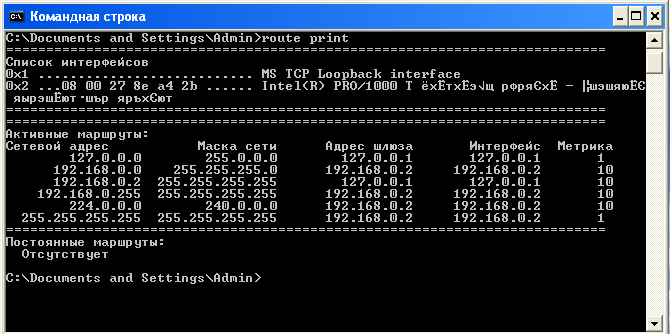

Выполним команду route print.

Теперь мы видим , что хост XP имеет два интерфейса: логический интерфейс замыкания на себя (Loopback) и физический интерфейс с сетевым адаптером Intel(R) PRO/1000. Индекс физического интерфейса – 0x2.

Теперь, зная индекс физического интерфейса, на хосте добавьте нужный маршрут, выполнив следующую команду:

route add 192.168.1.0 mask 255.255.255.0 192.168.0.1 metric 2 if 0x2

Данная команда сообщает хосту XP о том, что для того, чтобы достичь сети 192.168.1.0 с маской 255.255.255.0, необходимо использовать шлюз 192.168.0.1 и интерфейс с индексом 0x2, причем сеть 192.168.1.0 находится на расстоянии двух транзитных участка от хоста XP.

Выполним пинг на 192.168.1.1 и убедимся, что связь есть.

Продолжим пинговать серверы, теперь проверьте отклик от второго маршрутизатора, присоединенного к сети Net2 (Server2). Он имеет IP-адрес 192.168.1.2.

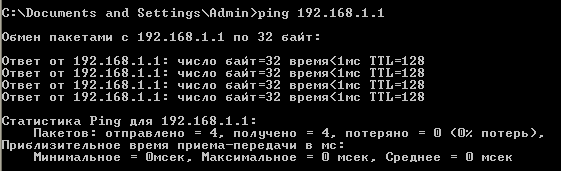

Получаем сообщение «Превышен интервал ожидания запроса». В данном случае это означает что наш хост XP знает как отправлять данные адресату, но он не получает ответа.

Это происходит по тому, что хост Server2 не имеет информации о маршруте до хоста 192.168.0.1 и до сети 192.168.0.0 соответственно, поэтому он не может отправить ответ.

Для этого необходимо выполнить команду route add с соответствующими параметрами, однако сначала необходимо узнать индекс интерфейса с адресом 192.168.1.2.

На Server2 выполним команду route print и посмотрим индекс первого физического интерфейса. Далее, с помощью команды route add добавьте на Server2 маршрут до сети Net1, аналогично тому, как мы добавляли маршрут хосту XP.

В моем случае это команда:

route add 192.168.0.0 mask 255.255.255.0 192.168.1.1 metric 2 if 0x10003

0x10003 — это индекс физического интерфейса сервера 2.

Индекс физического интерфейса может быть разным, обязательно обращайте на него внимание.

После того, как удостоверитесь в наличии связи между узлами XP и Server2, выполните команду ping 192.168.2.1, т.е. проверьте наличие маршрута узла XP до сети Net3 (192.168.2.1 – IP-адрес маршрутизатора Server2 в сети Net3).

Вместо ответа вы получите сообщение «Заданный узел недоступен». С этой проблемой мы сталкивались еще в самом начале лабораторной работы, машина XP не знает путей до сети 192.168.2.0.

Добавьте в таблицу маршрутизации хоста XP запись о маршруте к сети 192.168.2.0. Это можно сделать путем ввода в командной строке хоста XP команды route add с соответствующими параметрами:

route add 192.168.2.0 mask 255.255.255.0 192.168.0.1 metric 3 if 0x2

Я не буду подробно описывать как полностью настроить статическую маршрутизацию между узлами, думаю что суть ясна. Если у вас появились вопросы — задавайте их в комментариях.

Маршрутизация по умолчанию

Второй способ настройки маршрутизации в Windows — то маршрутизация по умолчанию.

Для маршрутизации по умолчанию необходимо задать на всех узлах сети маршруты по умолчанию.

Для добавления такого маршрута на хосте XP выполните следующую команду:

route add 0.0.0.0 mask 0.0.0.0 192.168.0.1 metric 2 if 0x10003Эта команда сообщает хосту XP о том, что для того, чтобы достичь любой сети, маршрут к которой отсутствует в таблице маршрутизации, необходимо использовать шлюз 192.168.0.1 и интерфейс с индексом

0x10003.Это так называемый маршрут по умолчанию.

Проверьте работоспособность с помощью команды ping.

Динамическая маршрутизация, протокол RIP

Протокол RIP (Routing Information Protocol или Протокол передачи маршрутной информации) является одним из самых распространенных протоколов динамической маршрутизации.

Его суть заключается в том, что маршрутизатор использующий RIP передает во все подключенные к нему сети содержимое своей таблицы маршрутизации и получает от соседних маршрутизаторов их таблицы.

Есть две версии протокола RIP. Версия 1 не поддерживает маски, поэтому между сетями распространяется только информация о сетях и расстояниях до них. При этом для корректной работы RIP на всех интерфейсах всех маршрутизаторов составной сети должна быть задана одна и та же маска.

Протокол RIP полностью поддерживается только серверной операционной системой, тогда как клиентская операционная система (например, Windows XP) поддерживает только прием маршрутной информации от других маршрутизаторов сети, а сама передавать маршрутную информацию не может.

Настраивать RIP можно двумя способами:

- В графическом режиме с помощью оснастки “Маршрутизация и удаленный доступ”.

- В режиме командной строки с помощью утилиты netsh.

Рассмотрим настройку в режиме командной строки с помощью утилиты netsh.

Netsh – это утилита командной строки и средство выполнения сценариев для сетевых компонентов операционных систем семейства Windows (начиная с Windows 2000).

Введите в командной строке команду netsh, после появления netsh> введите знак вопроса и нажмите Enter, появиться справка по команде.

Введите последовательно команды:

- routing

- Ip

- rip

- ?

Вы увидите, что среди доступных команд этого контекста есть команда add interface, позволяющая настроить RIP на заданном интерфейсе. Простейший вариант этой команды – add interface «Имя интерфейса».

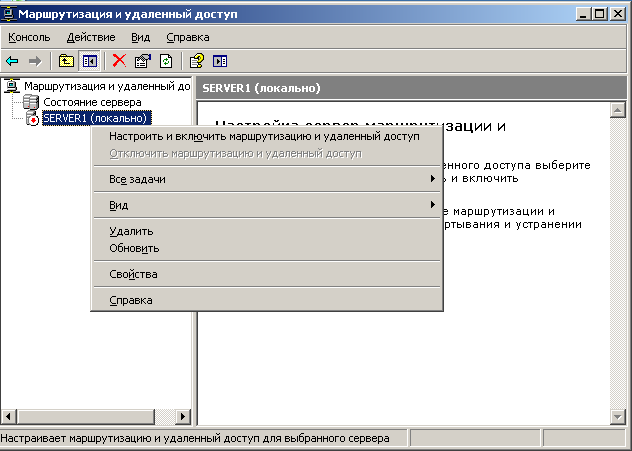

Если ввести в Windows XP в контексте netsh routing ip rip команду add interface "Net1", то получим сообщение «RIP должен быть установлен первым». Дело в том, что Установить RIP можно только в серверной операционной системе. В Windows Server 2003 в RIP включается в оснастке «Маршрутизация и удаленный доступ» (Пуск –> Программы –> Администрирование –> Маршрутизация и удаленный доступ). Таким образом, включить RIP в нашем случае можно только на маршрутизаторах Server1 и Server2.

Настроим RIP на Server1. Но сначала нужно выключит брандмауэр.

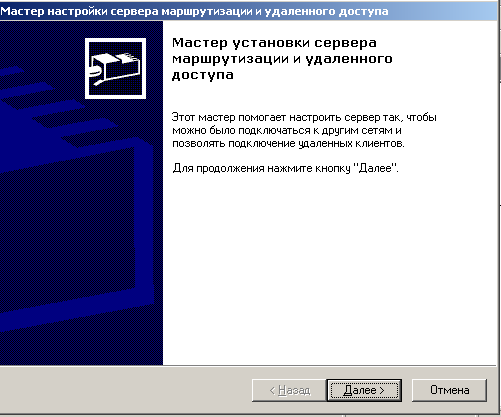

Теперь в оснастке «Маршрутизация и удаленный доступ» в контекстном меню пункта SERVER1 (локально) выберите пункт «Настроить и включить Маршрутизация ЛВС

В появившемся окне мастера нажмите «Далее».

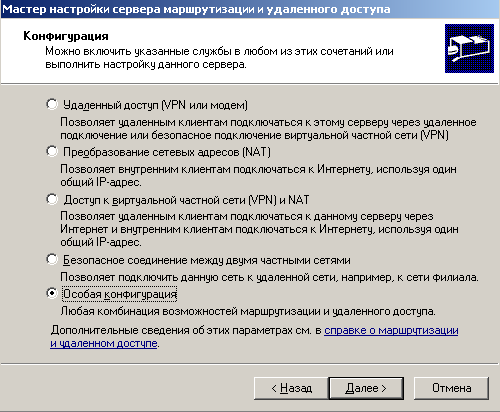

На следующем этапе выберите «Особая конфигурация» и нажмите «Далее».

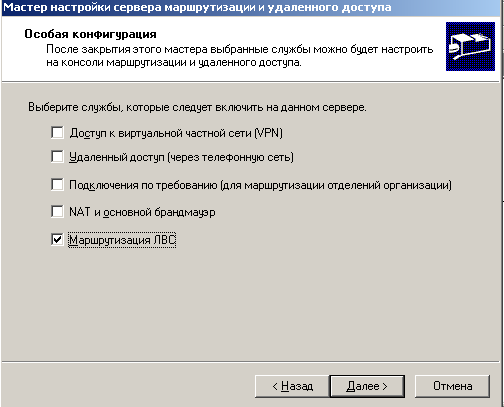

После чего нужно выбрать «Маршрутизация ЛВС» и завершить работу мастера.

То же самое нужно выполнить на Server2.

Настройка через оснастку

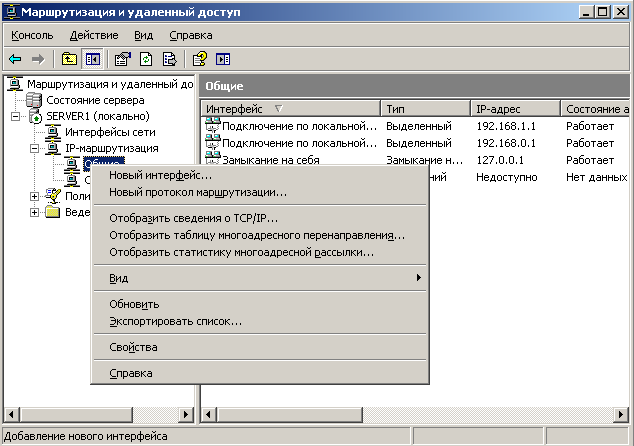

В контекстном меню вкладки «Общие» (SERVER1 –> IP-маршрутизация –> Общие) нужно выбрать пункт «Новый протокол маршрутизации».

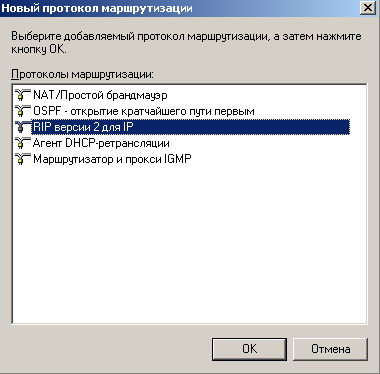

Затем выделяем строку «RIP версии 2 для IP».

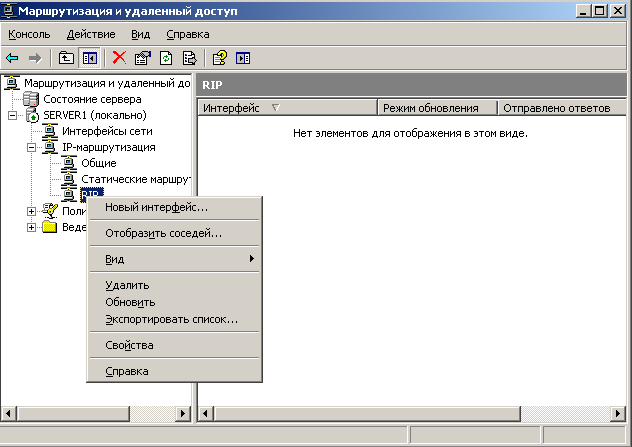

В контекстном меню появившейся вкладки «RIP» выберите «Новый интерфейс». Выделите строку «Подключение по локальной сети» и нажмите ОК.

Перед вами появиться окно.

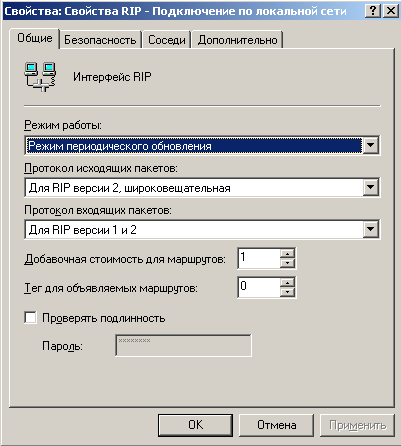

В появившемся окне необходимо задать следующие настройки:

- Режим работы –> Режим периодического обновления.

- Протокол для исходящих пакетов –> Для RIP версии 1.

- Протокол входящих пакетов –> Только для RIP версии 1.

Оставьте оставшиеся настройки по умолчанию и нажмите ОК.

Далее необходимо выполнить эти действия для второго сетевого интерфейса.

После выполните те же действия для Sever2.

Проверьте, с помощью команды ping, работу сети.

Поздравляю! Маршрутизация в Windows изучена.

Статья про таблицу маршрутизации — тема, обещанная около четырех лет тому назад. На самом деле, давно нужно было про нее написать, но никак не мог решиться и только сейчас делаю попытку.

Манипуляции с таблицей маршрутизации позволяют тонко настраивать работу ваших сетей.

Чаще всего это не нужно, но иногда требуется сделать что-то необычное, особенно, когда на комрьютере несколько адаптеров, и тогда

приходится браться за таблицы маршрутизации.

Просмотр таблицы маршрутизации

Приведу вывод команды route print на моем стаионарном компьютере:

| Сетевой адрес | Маска сети | Адрес шлюза | Интерфейс | Метрика |

|---|---|---|---|---|

| 0.0.0.0 | 0.0.0.0 | 192.168.1.1 | 192.168.1.100 | 20 |

| 127.0.0.0 | 255.0.0.0 | On-link | 127.0.0.1 | 306 |

| 127.0.0.1 | 255.255.255.255 | On-link | 127.0.0.1 | 306 |

| 127.255.255.255 | 255.255.255.255 | On-link | 127.0.0.1 | 306 |

| 192.168.1.0 | 255.255.255.0 | On-link | 192.168.1.100 | 276 |

| 192.168.1.100 | 255.255.255.255 | On-link | 192.168.1.100 | 276 |

| 192.168.1.255 | 255.255.255.255 | On-link | 192.168.1.100 | 276 |

| 244.0.0.0 | 240.0.0.0 | On-link | 127.0.0.1 | 306 |

| 244.0.0.0 | 240.0.0.0 | On-link | 192.168.1.100 | 276 |

| 255.255.255.255 | 255.255.255.255 | On-link | 127.0.0.1 | 306 |

| 255.255.255.255 | 255.255.255.255 | On-link | 192.168.1.100 | 276 |

Вот так мы можем просмотреть таблицы маршрутизации. Попробуем описать, что все это означает. Каждая строчка опреедляет, куда отправлять какие пакеты.

То есть для диапазона, задаваемого значениями в колонках «сетевой адрес» и «маска сети» создается сетевой маршрут.

Например, адрес 192.168.0.1 и маска 255.255.255.0 означают, что имеется в виду диапазон 192.168.0.*.

Маска всегда имеет вид, когда вначале стоят 255, в конце — нули, а последним ненулевым числом может быть степень двойки минус один.

Например, для маски 255.255.127.0 и того же адреса 192.168.0.1 диапазон будет чуть шире, в него войдут и адреса

вида 192.168.1.*. Чтобы описать это точнее, надо представить все числа в двоичном виде, но это не является целью статьи.

Итак, если мы определились с диапазоном, мы должны понять, куда же компьютер будет направлять пакеты, если они предназначены

адресам из этого диапазона. Начнем с четвертой колонки. Она определяет тот адаптор, на который нужно отправлять пакеты.

Например, в данном случае, в ней встречаются 192.168.1.100 — это адрес моей сетевой карты и 127.0.0.1 —

так называемая обратная петля. Пакеты «на этот адаптор» компьютер даже не будет пытаться отправлять куда-либо.

Если бы у меня была активна другая карта, например, WiFi, то в четвертой колонке встречался бы и е адрес.

Третья колонка определяет «шлюз» — тот маршрутизатор, которому нужно послать эти пакеты. В случае, когда там написано «On-link»,

имеется в виду, что никаких маршрутизаторов не нужно — адрес и так находится в прямой досягаемости. Последняя колонка — метрика.

Она определяет предпочтение для маршрута, когда есть варианты. Строчки с наименьшей метрикой предпочтительны при

совпадении диапазонов.

Итак, давайте разберем описанные маршруты. На самом деле, самой важной является в данном случае первая строчка.

Она говорит, что для любого адреса (адрес 0.0.0.0 с маской 0.0.0.0 задает полный диапазон) есть маршрут

с использованием моей сетевой карты, и направить можно эти пакеты по адресу 192.168.1.1. Последний адрес

является моим роутером, что все и объясняет. Любой адрес, который компьютер не сможет

найти где-то рядом, он направит на роутер и предоставит тому с ним разбираться.

Поговорим про остальное. Три строчки про 127 — системные, связаны с тем, что эти адреса всегда должны возвращаться

на сам компьютер. Адреса диапазона 192.168.1.* являются локальной сетью, 192.168.1.100 — вообще наш адрес,

192.168.1.255 — специальный адрес для широковещательных пакетов в локальной сети.

Адреса 244.0.0.0 — тоже специальные зафиксированные адреса для широкого вещания, а две последние строчки

определяют сами адаптеры.

Но этот случай достаточно неинтересный. Посмотрим на таблица на моем роутере.

Внешний вид будет немного другой, поскольку на нем Линукс, и я вывожу соответствующие таблицы командой route -n.

| Destination | Gateway | Genmask | Flags | Metric | Ref | Use | Iface |

|---|---|---|---|---|---|---|---|

| 10.0.20.43 | 0.0.0.0 | 255.255.255.255 | UH | 0 | 0 | 0 | ppp0 |

| 192.168.1.0 | 0.0.0.0 | 255.255.255.0 | U | 0 | 0 | 0 | br0 |

| 10.22.220.0 | 0.0.0.0 | 255.255.255.0 | U | 0 | 0 | 0 | vlan1 |

| 10.0.0.0 | 10.22.220.1 | 255.224.0.0 | UG | 0 | 0 | 0 | vlan1 |

| 127.0.0.0 | 0.0.0.0 | 255.0.0.0 | U | 0 | 0 | 0 | lo |

| 0.0.0.0 | 10.0.20.43 | 0.0.0.0 | UG | 0 | 0 | 0 | ppp0 |

Заметим сразу, что колонки немного изменились. На всех мы останавливаться не будем, существенной измененной колонкой является

последняя — вместо IP-адреса адаптора мы указываем его имя. Здесь lo — это «петля» (никуда не отправлять),

br0 — внутренняя сеть, ppp0 — внешняя, vlan0 — установленное vpn-содениение. Итак, разберем строчки.

Также в колонке с флагами буква G означает Gateway — шлюз, а H — Host, наш компьютер.

Последняя строчка — шлюз по умолчанию. Любой пакет мы может отправить на адрес 10.0.20.43.

Что интересно, это — наш собственный адрес, полученный при установке VPN — соединения!

Так всегда получается, когда установлено VPN-соединения, пакет, в первую очередь отправляем своему виртуальному интерфейсу,

где он инкапсулируется в другой пакет, который пойдет до реального шлюза. Естественно, в таблицах маршрутизации этого не видно.

Также к описанию этого соединения относится и первая строчка.

Настоящий шлюз мы видим в третей строчке — адресы диапазона 10.22.220.* отправляются на vlan1, шлюз,

предоставленный провайдером, коммуникатор, с которым мы соединены сетевым кабелем напрямую.

Вторая строчка говорит о том, что адреса диапазона 192.168.1.* — это локальная сеть, и пакеты

к ним нужно отправлять внутрь, а не вовне. Пятая — обычная информация про «локальные адреса».

Команды таблицы маршрутизации

Я ничего не сказал про предпоследнюю строчку. А она самая интересная, ведь я ее добавил руками.

В чем ее смысл? Адреса диапазона 10.1-32.*.* я отправляю на шлюз 10.22.220.1. Пакеты на эти адреса не пойдут

в интернет, а останутся в локалке провайдера. Да, пакеты на диапазон 10.22.220. и так идут туда,

но этого мало. Так я не получаю полноценного доступа к локальным ресурсам.

В случае Windows такой маршрут в таблицы маршрутизации был бы добавлен командой

route -p add 10.0.0.0 mask 255.224.0.0 10.22.220.1. -p означает, что маршрут постоянный,

он не должен удаляться после перезагрузки компьютера.

Статья и так уже получилась намного длинней обычных статей этого блога, так что я заканчиваю.

Пишите свои вопросы здесь, а если же вы хотите разобрать какие-то спицифические случаи настройки,

лучше обращайтесь на нашем форуме.

comments powered by