Обновлено 11.05.2017

Что такое роли Windows

И так сам по себе Windows Server 2012 R2 или предыдущая версия ни кому не нужны, так как при их установке вы получаете просто обычную систему, но благодаря тому, что это конструктор, вы можете его собирать как вам угодно. Собирается он благодаря так называемым ролям Windows, и у каждой из них своя задача, которая превратит ваш сервер в нужный вам сервис.

Что такое компоненты Windows Server 2012 R2, это по сути мини роли, те которые несут не совсем существенные задачи, например сервер TFTP или Net.Framwork 3.5, согласитесь он на роль не тянет.

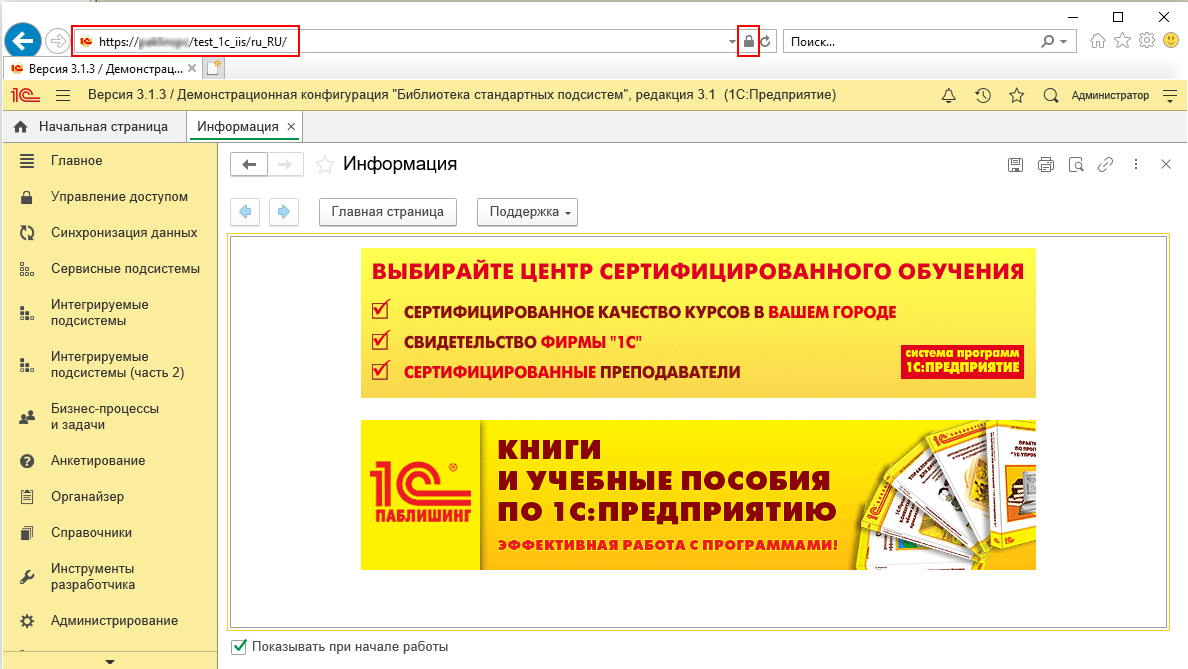

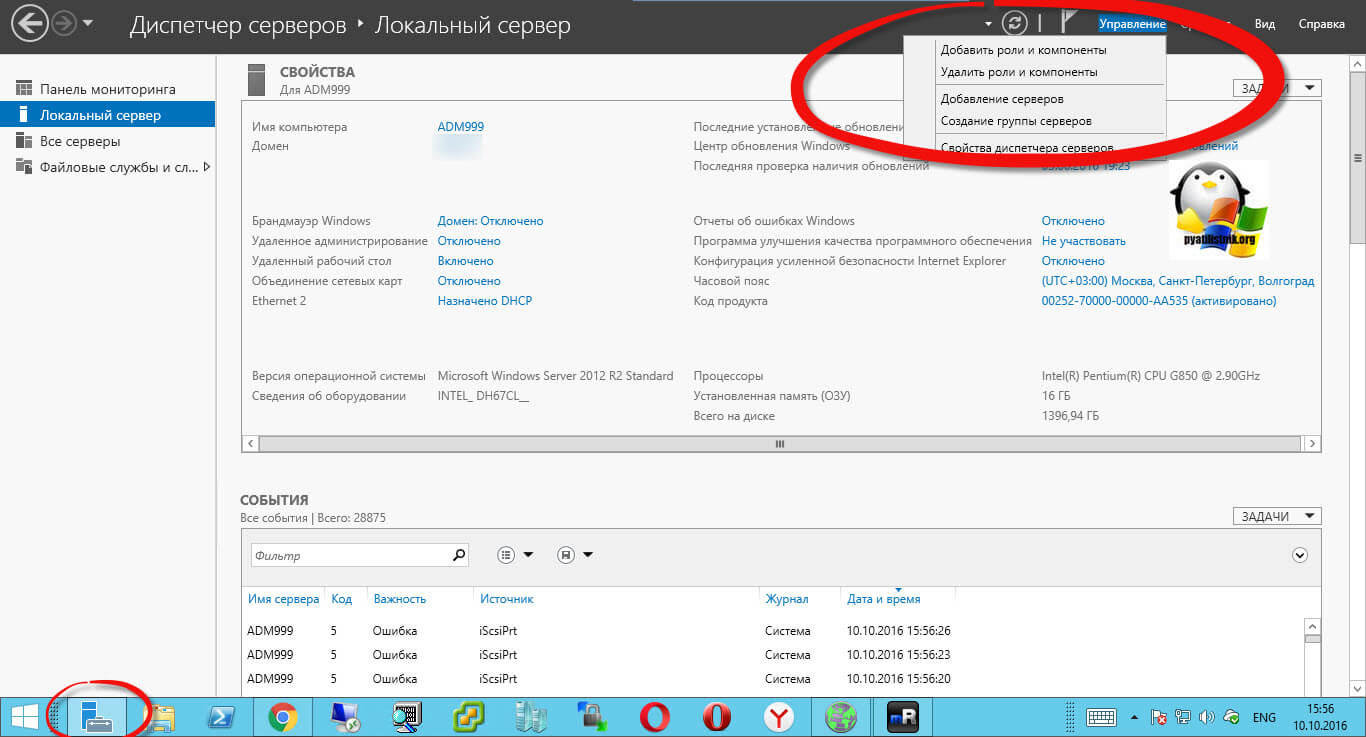

В операционной системе посмотреть windows server роли можно в окне Диспетчер сервера. В версии 2012 R2, этот значок выглядит вот так, и уже в пункте Управление вы добавляете либо роль, либо компонент.

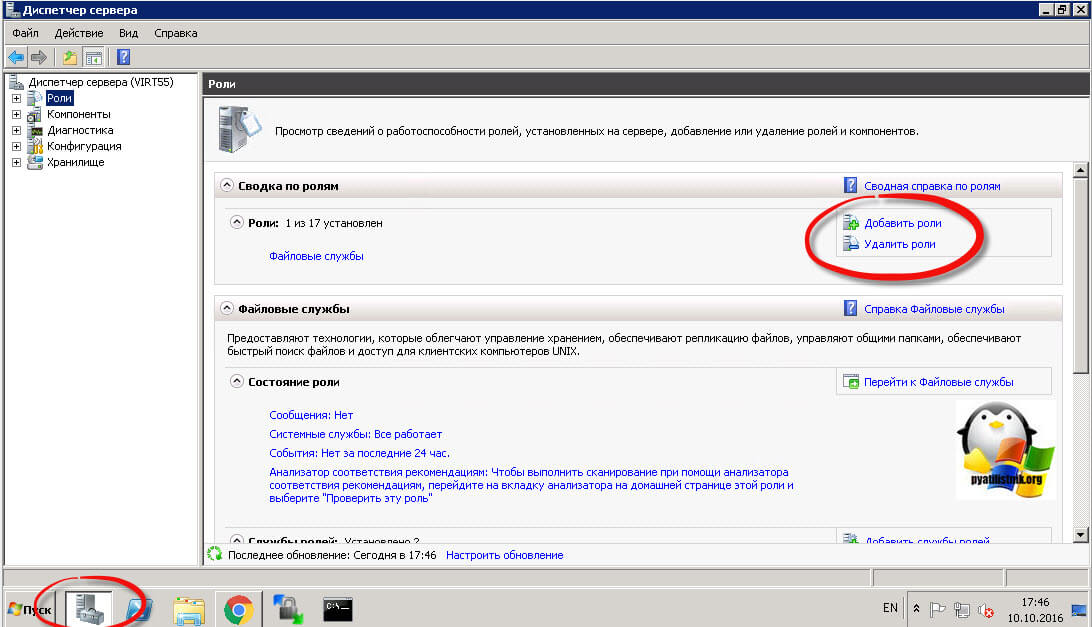

В windows Server 2008 R2 это выглядит так же, но тут разница в том, что роли и компоненты разнесены по разным вкладкам.

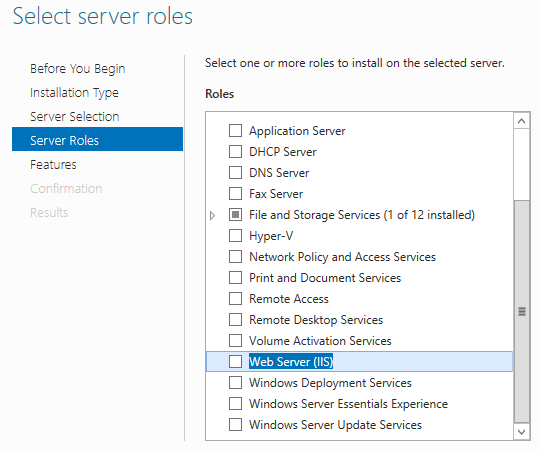

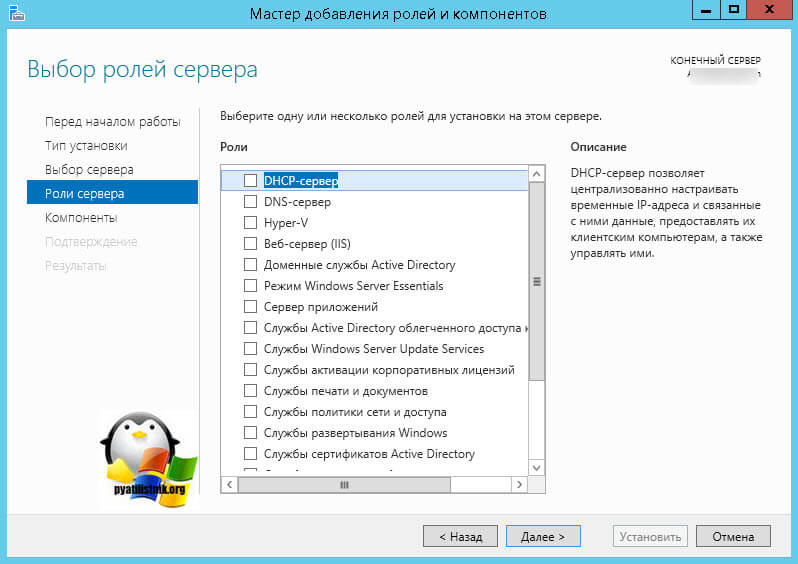

Для того, чтобы посмотреть роли windows server 2012 r2, нажмите добавить роль и увидите полный список. Самих ролей не так уж и много и вы их наверняка еще знаете с 2008 r2.

Windows server роли

Ниже я собрал полный список содержащий роли windows server 2012 r2 и 2008 r2. Тут синтаксис такой слева просто описание названия службы, а справа то что нужно указывать в скрипте при установке.

1. DHCP-сервер [DHCP] > на сайте я приводил кучу вариантов реализации данный серверной роли, так и на различном сетевом оборудовании.

2. DNS-сервер [DNS] > роль необходимая для Active Directory

3. Hyper-V [Hyper-V] > подробнее про данную роль советую почитать соответствующий раздел. Если в двух словах то это гипервизор, для создания виртуальных машин.

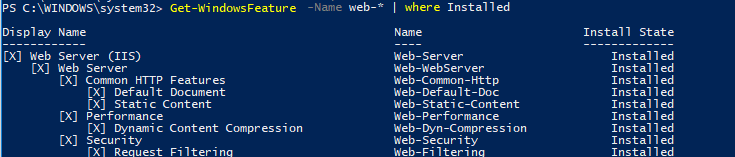

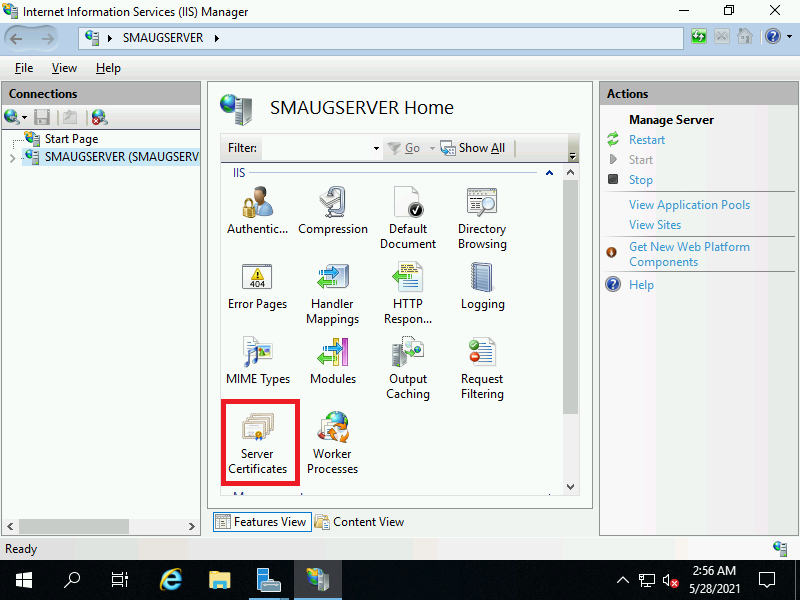

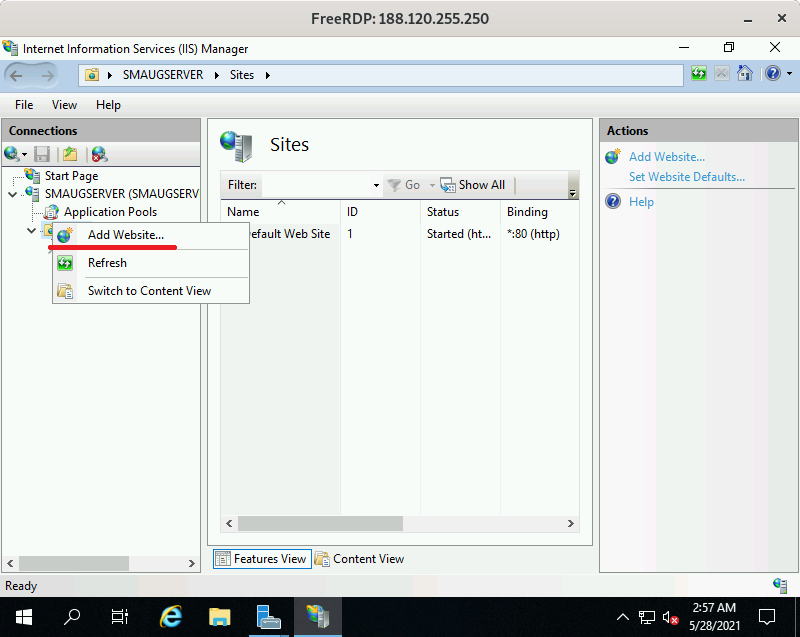

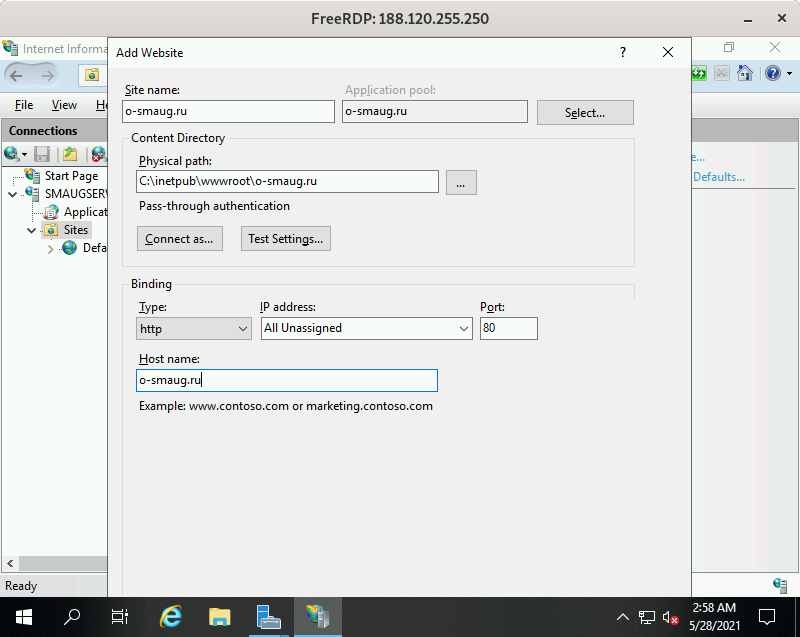

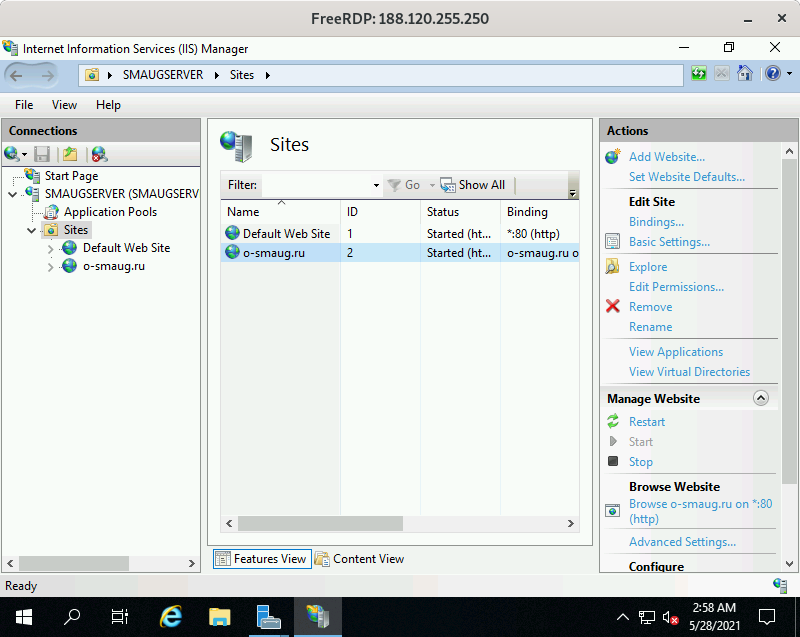

4. Веб-сервер IIS [Web-Server] > роль windows server 2012 r2 для превращения его в хостинг сайтов.

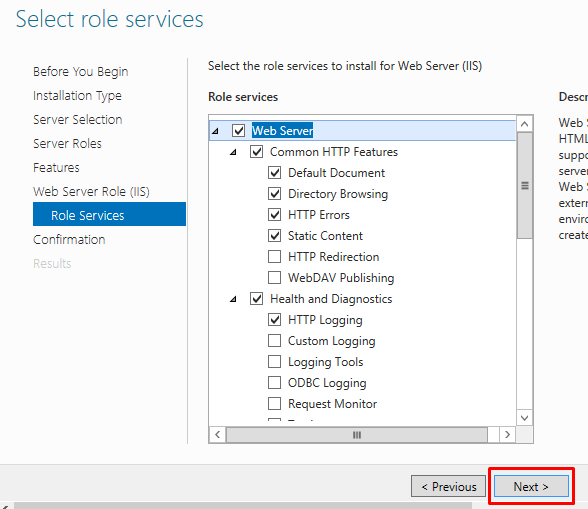

Компоненты IIS

- Веб-сервер [Web-WebServer]

- Основные возможности HTTP [Web-Common-Http]

- Статическое содержимое [Web-Static-Content]

- Стандартный документ [Web-Default-Doc]

- Обзор каталогов [Web-Dir-Browsing]

- Ошибки HTTP [Web-Http-Errors]

- Перенаправление HTTP [Web-Http-Redirect]

- Веб-публикация DAV [Web-DAV-Publishing]

- Разработка приложений [Web-App-Dev]

- ASP.NET [Web-Asp-Net]

- Расширяемость .NET [Web-Net-Ext]

- ASP [Web-ASP]

- CGI [Web-CGI]

- Расширения ISAPI [Web-ISAPI-Ext]

- Фильтры ISAPI [Web-ISAPI-Filter]

- Включения на стороне сервера (SSI) [Web-Includes]

- Работоспособность и диагностика [Web-Health]

- Ведение журнала HTTP [Web-Http-Logging]

- Средства ведения журналов [Web-Log-Libraries]

- Монитор запросов [Web-Request-Monitor]

- Слежение [Web-Http-Tracing]

- Особое ведение журнала [Web-Custom-Logging]

- Ведение журнала ODBC [Web-ODBC-Logging]

- Безопасность [Web-Security]

- Обычная проверка подлинности [Web-Basic-Auth]

- Windows — проверка подлинности [Web-Windows-Auth]

- Дайджест-проверка подлинности [Web-Digest-Auth]

- Проверка подлинности с сопоставлением сертификата клиента [Web-Client-Auth]

- Проверка подлинности с сопоставлением сертификата клиента IIS [Web-Cert-Auth]

- Авторизация URL-адресов [Web-Url-Auth]

- Фильтрация запросов [Web-Filtering]

- Ограничения по IP-адресам и доменам [Web-IP-Security]

- Производительность [Web-Performance]

- Сжатие статического содержимого [Web-Stat-Compression]

- Сжатие динамического содержимого [Web-Dyn-Compression]

- Средства управления [Web-Mgmt-Tools]

- Консоль управления IIS [Web-Mgmt-Console]

- Сценарии и средства управления IIS [Web-Scripting-Tools]

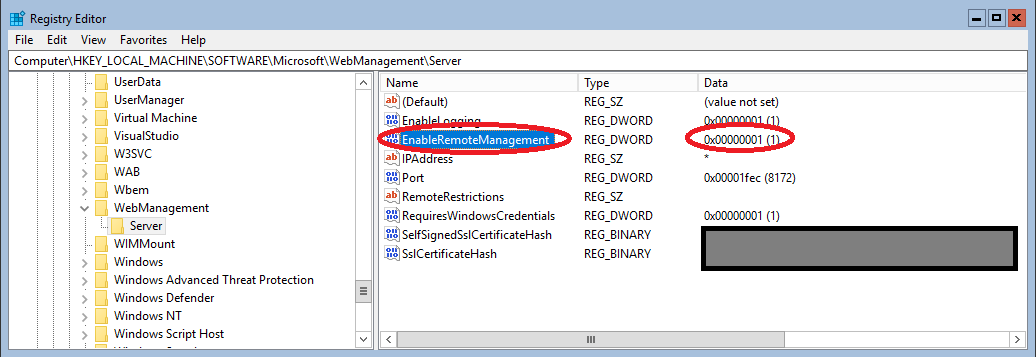

- Служба управления [Web-Mgmt-Service]

- Совместимость управления IIS 6 [Web-Mgmt-Compat]

- Совместимость метабазы IIS 6 [Web-Metabase]

- Совместимость WMI в IIS 6 [Web-WMI]

- Службы сценариев IIS 6 [Web-Lgcy-Scripting]

- Консоль управления IIS 6 [Web-Lgcy-Mgmt-Console]

- FTP-сервер [Web-Ftp-Server]

- Служба FTP [Web-Ftp-Service]

- Расширяемость FTP [Web-Ftp-Ext]

- Ведущий базовый экземпляр IIS [Web-WHC]

- Доменные службы Active Directory [AD-Domain-Services]

- Контроллеры домена Active Directory [ADDS-Domain-Controller]

- Диспетчер удостоверений для UNIX [ADDS-Identity-Mgmt]

- Сервер для служб NIS [ADDS-NIS]

- Синхронизация паролей [ADDS-Password-Sync]

- Средства администрирования [ADDS-IDMU-Tools]

- Сервер приложений [Application-Server]

- Платформа .NET Framework 3.5.1 [AS-NET-Framework]

- Поддержка веб-сервера (IIS) [AS-Web-Support]

- Доступ к сети COM+ [AS-Ent-Services]

- Общий доступ к TCP-портам [AS-TCP-Port-Sharing]

- Поддержка службы активации процессов Windows [AS-WAS-Support]

- Активация по HTTP [AS-HTTP-Activation]

- Активация через очередь сообщений [AS-MSMQ-Activation]

- Активация по TCP [AS-TCP-Activation]

- Активация по именованным каналам [AS-Named-Pipes]

- Распределенные транзакции [AS-Dist-Transaction]

- Входящие удаленные транзакции [AS-Incoming-Trans]

- Исходящие удаленные транзакции [AS-Outgoing-Trans]

- Транзакции WS-AT [AS-WS-Atomic]

- Веб-сервер IIS [Web-Server] > роль windows server 2012 r2 для превращения его в хостинг сайтов.

5. Службы Active Directory облегченного доступа к каталогам [ADLDS]

6. Службы Windows Server Update Services [OOB-WSUS]

7. Службы печати и документов [Print-Services]

Компоненты служб печати

- Сервер печати [Print-Server]

- Служба LPD [Print-LPD-Service]

- Печать через Интернет [Print-Internet]

- Сервер распределенного сканирования [Print-Scan-Server]

8. Службы политики сети и доступа [NPAS] > данные роли windows server 2012 r2, превратят ваш сервер в маршрутизатор или VPN сервер.

Компоненты NPAS

- Сервер политики сети [NPAS-Policy-Server]

- Службы маршрутизации и удаленного доступа [NPAS-RRAS-Services]

- Служба удаленного доступа [NPAS-RRAS]

- Маршрутизация [NPAS-Routing]

- Центр регистрации работоспособности [NPAS-Health]

- Протокол авторизации учетных данных узла [NPAS-Host-Cred]

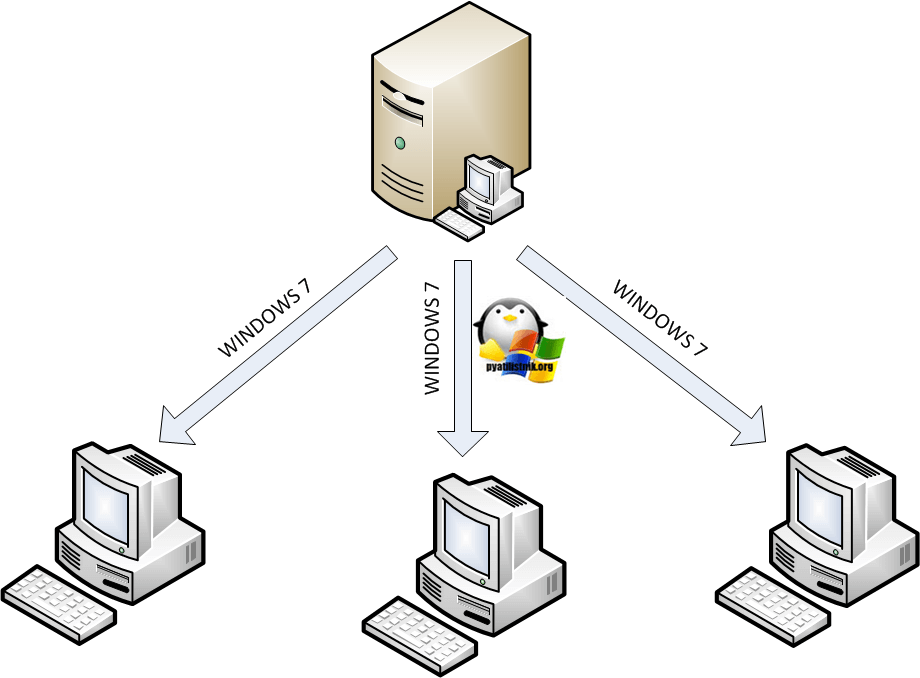

9. Службы развертывания Windows [WDS] > Автоматизированная установка операционных систем по сети, за счет протокола PXE.

Компоненты WDS

Компоненты WDS

- Сервер развертывания [WDS-Deployment]

- Транспортный сервер [WDS-Transport]

10. Службы сертификации Active Directory [AD-Certificate]

Компоненты Службы сертификации Active Directory

- Центр сертификации [ADCS-Cert-Authority]

- Служба регистрации в центре сертификации через Интернет [ADCS-Web-Enrol

lment] - Сетевой ответчик [ADCS-Online-Cert]

- Служба регистрации на сетевых устройствах [ADCS-Device-Enrollment]

- Веб-служба регистрации сертификатов [ADCS-Enroll-Web-Svc]

- Веб-служба политик регистрации сертификатов [ADCS-Enroll-Web-Pol]

12. Службы удаленных рабочих столов [Remote-Desktop-Services] > очень часто эта роль windows server 2012 r2 используется в компаниях.

Компоненты RDS

- Узел сеансов удаленных рабочих столов [RDS-RD-Server]

- Узел виртуализации удаленных рабочих столов [RDS-Virtualization]

- Службы Core Services [RDS-Virtualization-Core]

- RemoteFX [RDS-RemoteFX]

- Лицензирование удаленных рабочих столов [RDS-Licensing]

- Посредник подключений к удаленному рабочему столу [RDS-Connection-Broke

r] - Шлюз удаленных рабочих столов [RDS-Gateway]

- Веб-доступ к удаленным рабочим столам [RDS-Web-Access]

13. Службы управления правами Active Directory [ADRMS]

Компоненты ADRMS

- Сервер управления правами Active Directory [ADRMS-Server]

- Поддержка удостоверений в службе федерации [ADRMS-Identity]

14. Службы федерации Active Directory [AD-Federation-Services]

Компоненты ADFS

- Служба федерации [ADFS-Federation]

- Прокси-сервер службы федерации [ADFS-Proxy]

- Веб-агенты AD FS [ADFS-Web-Agents]

- Агент, поддерживающий утверждения [ADFS-Claims]

- Агент Windows на основе токенов [ADFS-Windows-Token]

15. Файловые службы [File-Services]

Компоненты файловых служб

- Файловый сервер [FS-FileServer]

- Распределенная файловая система [FS-DFS]

- Пространства имен DFS [FS-DFS-Namespace]

- Репликация DFS [FS-DFS-Replication]

- Диспетчер ресурсов файлового сервера [FS-Resource-Manager]

- Службы для NFS [FS-NFS-Services]

- Служба Windows Search [FS-Search-Service]

- Файловые службы Windows Server 2003 [FS-Win2003-Services]

- Служба индексирования [FS-Indexing-Service]

- Служба BranchCache для сетевых файлов [FS-BranchCache]

- Факс-сервер [Fax]

Так, что вы теперь знаете сколько windows server имеет ролей, правильный ответ 15

Компоненты windows server 2012 R2

Так роли windows server 2008 r2 и 2012 r2 мы рассмотрели, давайте узнаем какие компоненты windows server 2012 R2 имеет под капотом.

- BranchCache [BranchCache]

- Quality Windows Audio Video Experience [qWave]

- RPC через HTTP-прокси [RPC-over-HTTP-Proxy]

- Telnet-сервер [Telnet-Server]

- Windows TIFF IFilter [TIFF-IFilter]

- WINS-сервер [WINS-Server]

- Балансировка сетевой нагрузки [NLB]

- Биометрическая платформа Windows [Biometric-Framework]

- Внутренняя база данных Windows [Windows-Internal-DB]

- Возможности .NET Framework 3.5.1 [NET-Framework]

- .NET Framework 3.5.1 [NET-Framework-Core]

- Активация WCF [NET-Win-CFAC]

- Активация через HTTP [NET-HTTP-Activation]

- Не-HTTP активация [NET-Non-HTTP-Activ]

- Возможности рабочего стола [Desktop-Experience]

- Возможности системы архивации данных Windows Server [Backup-Features]

- Система архивации данных Windows Server [Backup]

- Программы командной строки [Backup-Tools]

- Диспетчер системных ресурсов [WSRM]

- Диспетчер хранилища для сетей SAN [Storage-Mgr-SANS]

- Интегрированная среда сценариев (ISE) Windows PowerShell [PowerShell-ISE]

- Клиент Telnet [Telnet-Client]

- Клиент TFTP [TFTP-Client]

- Клиент интернет-печати [Internet-Print-Client]

- Консоль управления DirectAccess [DAMC]

- Многопутевой ввод-вывод [Multipath-IO]

- Монитор LPR-портов [LPR-Port-Monitor]

- Очередь сообщений [MSMQ]

- Службы очереди сообщений [MSMQ-Services]

- Сервер очереди сообщений [MSMQ-Server]

- Интеграция служб каталогов [MSMQ-Directory]

- Триггеры очереди сообщений [MSMQ-Triggers]

- Поддержка HTTP [MSMQ-HTTP-Support]

- Поддержка многоадресной рассылки [MSMQ-Multicasting]

- Служба маршрутизации [MSMQ-Routing]

- DCOM-прокси очереди сообщений [MSMQ-DCOM]

- Пакет администрирования диспетчера подключений [CMAK]

- Подсистема для UNIX-приложений [Subsystem-UNIX-Apps]

- Простые службы TCP/IP [Simple-TCPIP]

- Протокол PNRP [PNRP]

- Расширение WinRM IIS [WinRM-IIS-Ext]

- Сервер SMTP [SMTP-Server]

- Сервер службы имен хранилищ Интернета [ISNS]

- Служба активации процессов Windows [WAS]

- Модель процесса [WAS-Process-Model]

- Среда .NET [WAS-NET-Environment]

- API-интерфейсы конфигурации [WAS-Config-APIs]

- Служба беспроводной локальной сети [Wireless-Networking]

- Службы SNMP [SNMP-Services]

- Служба SNMP [SNMP-Service]

- WMI-поставщик SNMP [SNMP-WMI-Provider]

- Службы рукописного ввода [Ink-Handwriting]

- Поддержка рукописного ввода [IH-Ink-Support]

- Распознавание рукописного ввода [IH-Handwriting]

- Средства миграции Windows Server [Migration]

- Средства удаленного администрирования сервера [RSAT]

- Средства администрирования ролей [RSAT-Role-Tools]

- Средства служб сертификации Active Directory [RSAT-ADCS]

- Средства центра сертификации [RSAT-ADCS-Mgmt]

- Средства сетевого ответчика [RSAT-Online-Responder]

- Средства AD DS и AD LDS [RSAT-AD-Tools]

- Инструменты AD DS [RSAT-ADDS]

- Оснастки AD DS и средства командной строки [RSAT-ADDS-Tools]

- Административный центр Active Directory [RSAT-AD-AdminCenter]

- Средства сервера для NIS [RSAT-SNIS]

- Оснастки AD LDS и средства командной строки [RSAT-ADLDS]

- Модуль Active Directory для Windows PowerShell [RSAT-AD-PowerShell]

- Средства службы управления правами Active Directory [RSAT-RMS]

- Средства DHCP-сервера [RSAT-DHCP]

- Средства DNS-сервера [RSAT-DNS-Server]

- Средства факс-сервера [RSAT-Fax]

- Средства файловых служб [RSAT-File-Services]

- Средства распределенной файловой системы (DFS) [RSAT-DFS-Mgmt-Con]

- Средства диспетчера ресурсов файлового сервера [RSAT-FSRM-Mgmt]

- Средства служб для NFS [RSAT-NFS-Admin]

- Средства Hyper-V [RSAT-Hyper-V]

- Средства служб политики сети и доступа [RSAT-NPAS]

- Средства служб печати и документов [RSAT-Print-Services]

- Средства служб удаленных рабочих столов [RSAT-RDS]

- Средства узла сеансов удаленных рабочих столов [RSAT-RDS-RemoteApp]

- Средства шлюза удаленных рабочих столов [RSAT-RDS-Gateway]

- Средства лицензирования удаленных рабочих столов [RSAT-RDS-Licensing]

- Средства посредника подключений к удаленному рабочему столу [RSAT-RDS-Conn-Broker]

- Средства веб-сервера (IIS) [RSAT-Web-Server]

- Средства служб развертывания Windows [RSAT-WDS]

- Средства администрирования возможностей [RSAT-Feature-Tools]

- Средства администрирования программы шифрования дисков BitLocker [RSAT-BitLocker]

- Средства шифрования диска BitLocker [RSAT-Bitlocker-DriveEnc]

- Средство просмотра пароля BitLocker [RSAT-Bitlocker-RecPwd]

- Средства серверных расширений BITS [RSAT-Bits-Server]

- Средства отказоустойчивости кластеров [RSAT-Clustering]

- Средства балансировки сетевой нагрузки [RSAT-NLB]

- Средства SMTP-сервера [RSAT-SMTP]

- Средства WINS-сервера [RSAT-WINS]

- Средство отказоустойчивости кластеров [Failover-Clustering]

- Средство просмотра XPS [XPS-Viewer]

- Удаленное разностное сжатие [RDC]

- Удаленный помощник [Remote-Assistance]

- Управление групповой политикой [GPMC]

- Фоновая интеллектуальная служба передачи (BITS) [BITS]

- Облегченный сервер загрузки [BITS-Compact-Server]

- Расширение сервера IIS [BITS-IIS-Ext]

- Шифрование диска BitLocker [BitLocker]

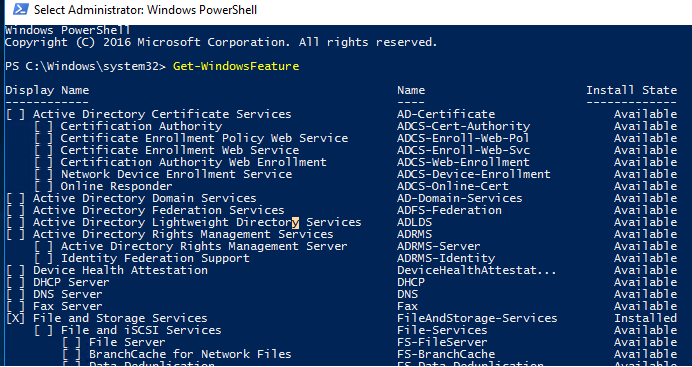

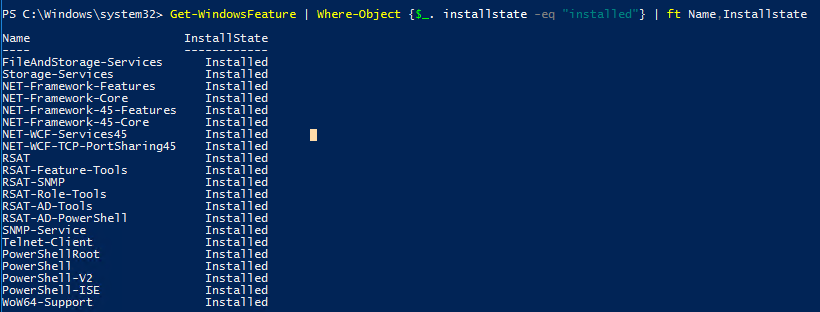

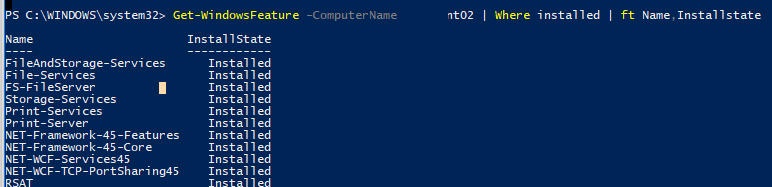

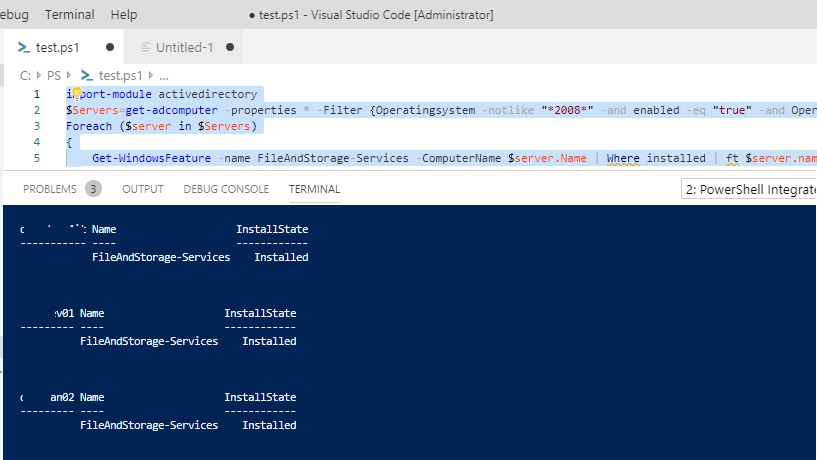

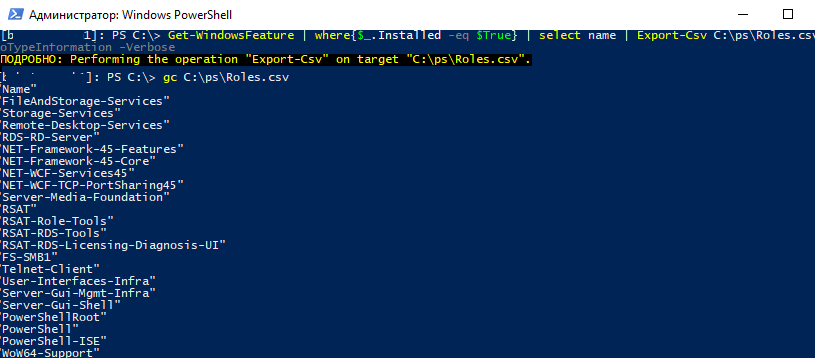

Как посмотреть в командной строке windows server роли

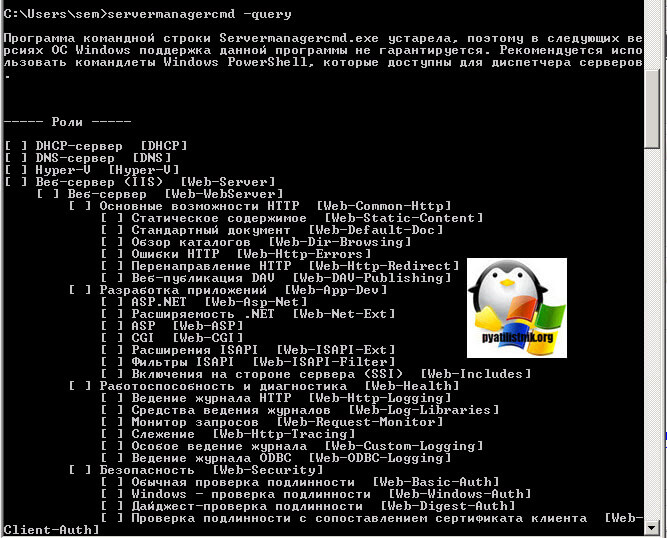

Для того, чтобы посмотреть windows server роли в 2008 R2, есть два метода это утилита командной строки servermanagercmd. Вводим вот такую команду для получения списка ролей и компонентов.

В итоге получите вот такой вывод команды

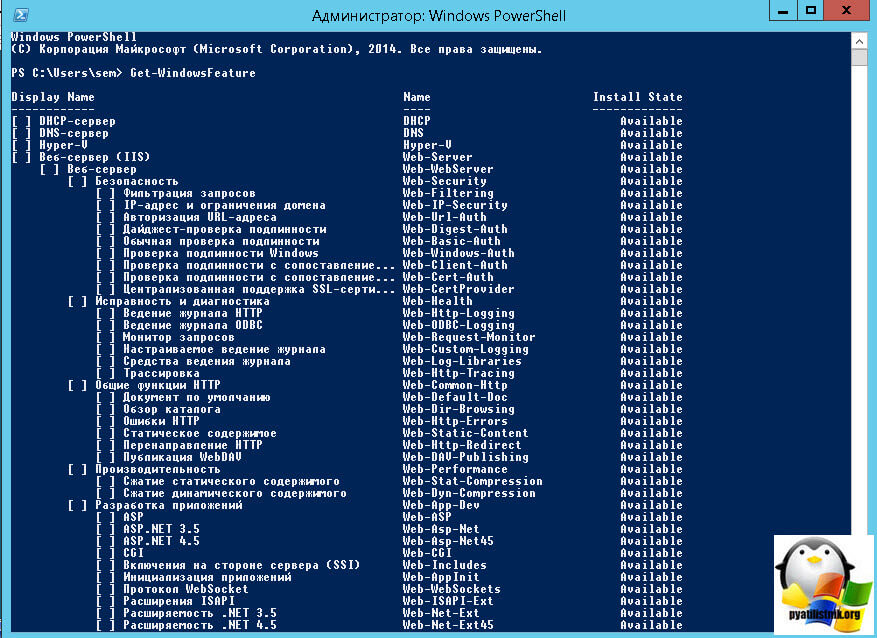

Второй метод, просмотреть роли windows server 2008 r2 это конечно же powershell, вводим вот такую команду:

В итоге вы получаете список всех доступных ролей и компонентов Windows Server

Для 2012 r2 и 2016 версии Windows server роли ставятся, только через Powershell, если мы имеем ввиду GUI интерфейс. Уверен, что кому то данная статья поможет.

Функционал в операционной системе Windows Server расчет и улучшается от версии к версии, ролей и компонентов становится все больше, поэтому в сегодняшнем материале я попытаюсь кратко рассказать описание и назначение каждой роли в Windows Server 2016.

Прежде чем переходить к описанию серверных ролей Windows Server, давайте узнаем, что же вообще такое «Роль сервера» в операционной системе Windows Server.

Содержание

- Что такое «Роль сервера» в Windows Server?

- Описание серверных ролей Windows Server 2016

- DHCP-сервер

- DNS-сервер

- Hyper-V

- Аттестация работоспособности устройств

- Веб-сервер (IIS)

- Доменные службы Active Directory

- Режим Windows Server Essentials

- Сетевой контроллер

- Служба опекуна узла

- Службы Active Directory облегченного доступа к каталогам

- Службы MultiPoint

- Службы Windows Server Update Services

- Службы активации корпоративных лицензий

- Службы печати и документов

- Службы политики сети и доступа

- Службы развертывания Windows

- Службы сертификатов Active Directory

- Службы удаленных рабочих столов

- Службы управления правами Active Directory

- Службы федерации Active Directory

- Удаленный доступ

- Файловые службы и службы хранилища

- Факс-сервер

Роль сервера (Server Role) – это программный комплекс, который обеспечивает выполнение сервером определённой функции, и данная функция является основной. Другими словами, «Роль сервера» — это назначение сервера, т.е. для чего он нужен. Чтобы сервер мог выполнять свою основную функцию, т.е. определённую роль, в «Роль сервера» включено все необходимое для этого программное обеспечение (программы, службы).

У сервера может быть одна роль, если она активно используется, или несколько, если каждая из них не сильно нагружает сервер и используется редко.

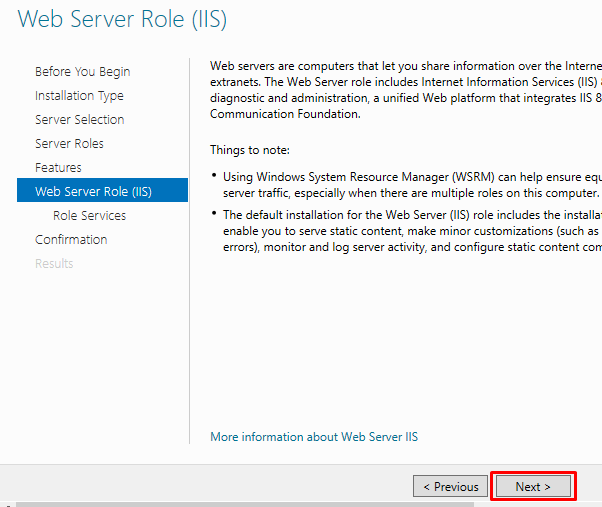

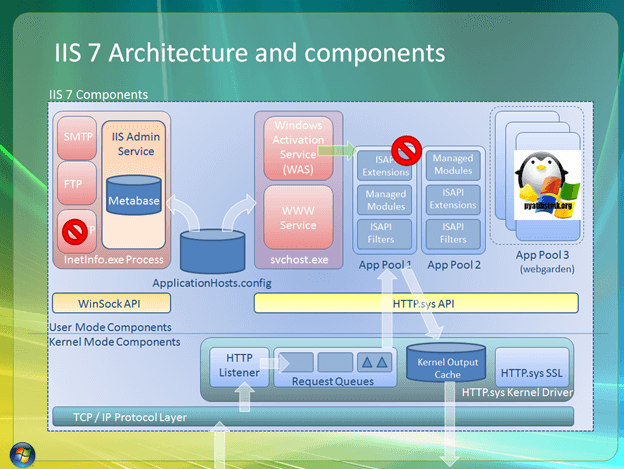

В роль сервера может включаться несколько служб роли, которые и обеспечивают функциональные возможности роли. Например, в роль сервера «Веб-сервер (IIS)» включено достаточно большое количество служб, а в роль «DNS-сервер» не входят службы роли, так как данная роль выполняет только одну функцию.

Службы ролей могут быть установлены все вместе или по отдельности в зависимости от Ваших потребностей. По своей сути установка роли означает установку одной или нескольких ее служб.

В Windows Server также существуют и «Компоненты» сервера.

Компоненты сервера (Feature) – это программные средства, которые не являются ролью сервера, но расширяют возможности одной или нескольких ролей, или управляют одной или несколькими ролями.

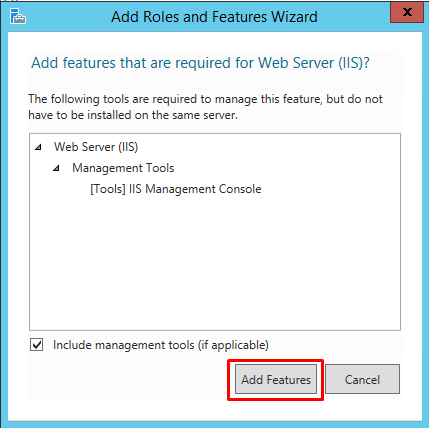

Некоторые роли не могут быть установлены, если на сервере не установлены обязательные службы или компоненты, которые необходимы для функционирования данных ролей. Поэтому в момент установки таких ролей «Мастер добавления ролей и компонентов» сам, автоматически предложит Вам установить нужные, дополнительные службы ролей или компоненты.

Описание серверных ролей Windows Server 2016

Со многими ролями, которые есть в Windows Server 2016, наверное, Вы уже знакомы, так как они существуют уже достаточно долгое время, но как я уже сказал, с каждой новой версией Windows Server добавляются новые роли, с которыми возможно Вы еще не работали, но хотели бы узнать, для чего они нужны, поэтому давайте приступать к их рассмотрению.

Примечание! О новых возможностях операционной системы Windows Server 2016 можете прочитать в материале «Установка Windows Server 2016 и обзор новых возможностей».

Так как очень часто установка и администрирование ролей, служб и компонентов происходит с использованием Windows PowerShell, я для каждой роли и ее службы буду указывать название, которое можно использовать в PowerShell, соответственно для ее установки или для управления.

DHCP-сервер

Эта роль позволяет централизованно настраивать динамические IP-адреса и связанные с ними параметры компьютерам и устройствам в сети. У роли DHCP-сервер нет служб роли.

Название для Windows PowerShell – DHCP.

DNS-сервер

Данная роль предназначена для разрешения имен в сетях TCP/IP. Роль DNS-сервер обеспечивает и поддерживает работу DNS. Для упрощения управления DNS-сервером его обычно устанавливают на том же сервере, что и доменные службы Active Directory. У роли DNS-сервер нет служб роли.

Название роли для PowerShell — DNS.

Hyper-V

С помощью роли Hyper-V можно создавать виртуализованную среду и управлять ею. Другими словами, это инструмент для создания и управления виртуальными машинами.

Название роли для Windows PowerShell — Hyper-V.

Аттестация работоспособности устройств

Роль «Аттестация работоспособности устройств» позволяет оценивать работоспособность устройства на основе измеренных показателей параметров безопасности, например, показатели состояния безопасной загрузки и средства Bitlocker на клиенте.

Для функционирования данной роли необходимо достаточно много служб ролей и компонентов, например: несколько служб из роли «Веб-сервер (IIS)», компонент «Служба активации процессов Windows», компонент «Функции .NET Framework 4.6».

Во время установки все необходимые службы ролей и компоненты будут выбраны автоматически. У роли «Аттестация работоспособности устройств» своих служб роли нет.

Название для PowerShell – DeviceHealthAttestationService.

Веб-сервер (IIS)

Предоставляет надежную, управляемую и масштабируемую инфраструктуру веб-приложений. Состоит из достаточно большого количества служб (43).

Название для Windows PowerShell — Web-Server.

Включает следующие службы роли (в скобочках я буду указывать название для Windows PowerShell):

Веб – сервер (Web-WebServer) – группа служб роли, которая предоставляет поддержку веб-сайтов HTML, расширений ASP.NET, ASP и веб-сервера. Состоит из следующих служб:

- Безопасность (Web-Security) — набор служб для обеспечения безопасности веб-сервера.

- Фильтрация запросов (Web-Filtering) – с помощью этих средств можно обрабатывать все запросы, поступающие на сервер, и фильтровать эти запросы на основе специальных правил, заданных администратором веб сервера;

- IP-адрес и ограничения домена (Web-IP-Security) – эти средства позволяют разрешать или запрещать доступ к содержимому на веб сервере с учетом IP-адреса или имени домена источника в запросе;

- Авторизация URL-адреса (Web-Url-Auth) — средства позволяют разрабатывать правила для ограничения доступа к веб-содержимому и связывать их с пользователями, группами или командами заголовка HTTP;

- Дайджест-проверка подлинности (Web-Digest-Auth) – данная проверка подлинности позволяет обеспечить более высокий уровень безопасности по сравнению с обычной проверкой подлинности. Дайджест-проверка для проверки подлинности пользователей действует по принципу передачи хэша пароля контроллеру домена Windows;

- Обычная проверка подлинности (Web-Basic-Auth) — этот метод проверки подлинности обеспечивает надежную совместимость веб-браузера. Рекомендуется использовать в небольших внутренних сетях. Основной недостаток этого метода состоит в том, что пароли, передающиеся по сети можно довольно просто перехватить и расшифровать, поэтому используйте этот метод в сочетании с SSL;

- Проверка подлинности Windows (Web-Windows-Auth) – представляет собой проверку подлинности, основанную на аутентификации в домене Windows. Другими словами, Вы можете использовать учетные записи Active Directory для проверки подлинности пользователей своих Web сайтов;

- Проверка подлинности с сопоставлением сертификата клиента (Web-Client-Auth) – данный метод проверки подлинности подразумевает использование сертификата клиента. Для обеспечения сопоставления сертификатов этот тип использует службы Active Directory;

- Проверка подлинности с сопоставлением сертификата клиента IIS (Web-Cert-Auth) – в данном методе для проверки подлинности также применяются сертификаты клиентов, но для обеспечения сопоставления сертификатов здесь используются службы IIS. Этот тип обеспечивают более высокую производительность;

- Централизованная поддержка SSL-сертификата (Web-CertProvider) – эти средства позволяет централизованно управлять сертификатами сервера SSL, что значительно упрощает процесс управления этими сертификатами;

- Исправность и диагностика (Web-Health) – набор служб для обеспечения контроля, управления и устранения нарушений в работе веб-серверов, сайтов и приложений:

- Ведение журнала http (Web-Http-Logging) — средства обеспечивают ведение журнала активности веб-сайта на данном сервере, т.е. запись лога;

- Ведение журнала ODBC (Web-ODBC-Logging) – эти средства также обеспечивают ведение журнала активности веб-сайта, но они поддерживают регистрацию этой активности в базе данных, совместимой с ODBC;

- Монитор запросов (Web-Request-Monitor) – это инструмент который позволяет наблюдать за исправностью веб-приложения, перехватывая информацию о HTTP-запросах в рабочем процессе IIS;

- Настраиваемое ведение журнала (Web-Custom-Logging) – с помощью этих средств можно настроить ведение журнала активности веб-сервера в формате, значительно отличающегося от стандартного формата IIS. Другими словами, Вы можете создать собственный модуль ведения журнала;

- Средства ведения журнала (Web-Log-Libraries) – это инструменты для управления журналами веб-сервера и автоматизации задач ведения журнала;

- Трассировка (Web-Http-Tracing) – это средство для диагностирования и устранения нарушений в работе веб-приложений.

- Общие функции http (Web-Common-Http) – набор служб, которые предоставляют основные функциональные возможности HTTP:

- Документ по умолчанию (Web-Default-Doc) – эта возможность позволяет настраивать веб-сервер для возврата документа, предусмотренного по умолчанию, для тех случаев, когда пользователи не указывают конкретный документ в URL-адресе запроса, за счет этого пользователям становится удобней обращаться к веб сайту, например, по домену, не указывая при этом файл;

- Обзор каталога (Web-Dir-Browsing) – с помощью этого средства можно настроить веб сервер так, чтобы пользователи могли просматривать список всех каталогов и файлов на веб сайте. Например, для случаев, когда пользователи не указывают файл в URL-адресе запроса, при этом документы по умолчанию либо запрещены, либо не настроены;

- Ошибки http (Web-Http-Errors) – данная возможность позволяет настраивать сообщения об ошибках, которые будут возвращаться на веб-браузеры пользователей в момент обнаружения веб-сервером ошибки. Это средство используется для более удобного представления пользователям сообщений об ошибках;

- Статическое содержимое (Web-Static-Content) – данное средство позволяет использовать на веб-сервере контент в виде статических форматов файлов, например, HTML файлы или файлы изображений;

- Перенаправление http (Web-Http-Redirect) – с помощью этой возможности можно перенаправить пользовательский запрос по конкретному назначению, т.е. это Redirect;

- Публикация WebDAV (Web-DAV-Publishing) – позволяет использовать технологию WebDAV на WEB сервер IIS. WebDAV (Web Distributed Authoring and Versioning) – это технология позволяющая пользователям совместно работать (читать, редактировать, считывать свойства, копировать, перемещать) над файлами на удаленных веб серверах, используя при этом протокол HTTP.

- Производительность (Web-Performance) – набор служб для достижения более высокой производительности web сервера, за счет кэширования выходных данных и общих механизмов сжатия, таких как Gzip и Deflate:

- Сжатие статического содержимого (Web-Stat-Compression) – это средство для настройки сжатия статического содержимого http, оно позволяет более эффективно использовать пропускную способность, при этом без лишней нагрузки на ЦП;

- Сжатие динамического содержимого (Web-Dyn-Compression) — это средство для настройки сжатия динамического содержимого HTTP. Данное средство обеспечивает более эффективное использование пропускной способности, но в данном случае нагрузка на ЦП сервера, связанная с динамическим сжатием, может вызвать замедление работы сайта, если нагрузка на ЦП и без сжатия высока.

- Разработка приложений (Web-App-Dev) – набор служб и средств для разработки и размещения веб-приложений, другими словами, технологии разработки сайтов:

- ASP (Web-ASP) – среда поддержки и разработки web сайтов и web приложений с использованием технологии ASP. На текущий момент существует более новая и продвинутая технология разработки сайтов — ASP.NET;

- ASP.NET 3.5 (Web-Asp-Net) — это объектно ориентированная среда разработки web сайтов и веб приложений с использованием технологии ASP.NET;

- ASP.NET 4.6 (Web-Asp-Net45) — это также объектно ориентированная среда разработки web сайтов и веб приложений с использованием новой версии ASP.NET;

- CGI (Web-CGI) – это возможность использования CGI для передачи веб-сервером информации во внешнюю программу. CGI – это некий стандарт интерфейса для связи внешней программы с web-сервером. Есть недостаток, применение CGI влияет на производительность;

- Включения на стороне сервера (SSI) (Web-Includes) – это поддержка языка сценариев SSI (включения на стороне сервера), который используется для динамического формирования страниц HTML;

- Инициализация приложений (Web-AppInit) – данное средство выполняет задачи инициализации web приложений перед пересылкой веб-страницы;

- Протокол WebSocket (Web-WebSockets) — добавление возможности создания серверных приложений, которые взаимодействуют с помощью протокола WebSocket. WebSocket — это протокол, который может передавать и принимать одновременно данные между браузером и web сервером поверх TCP-соединения, своего рода расширение протокола HTTP;

- Расширения ISAPI (Web-ISAPI-Ext) – поддержка динамической разработки web содержимого с помощью прикладного программного интерфейса ISAPI. ISAPI – это API для web сервера IIS. Приложения ISAPI работают намного быстрее по сравнению с файлами ASP или файлами, вызывающими компоненты COM+;

- Расширяемость .NET 3.5 (Web-Net-Ext) – это средство расширяемости .NET 3.5, которое позволяет изменять, добавлять и расширять функциональные возможности web сервера во всем конвейере обработки запросов, в конфигурации и в пользовательском интерфейсе;

- Расширяемость .NET 4.6 (Web-Net-Ext45) – это средство расширяемости .NET 4.6, которое также позволяет изменять, добавлять и расширять функциональные возможности web сервера во всем конвейере обработки запросов, в конфигурации и в пользовательском интерфейсе;

- Фильтры ISAPI (Web-ISAPI-Filter) – добавление поддержки фильтров ISAPI. Фильтры интерфейса ISAPI представляют собой программы, которые вызываются при получении web сервером определенного запроса HTTP подлежащего обработке этим фильтром.

FTP — сервер (Web-Ftp-Server) – службы, которые обеспечивают поддержку протокола FTP. Более подробно о FTP сервере мы говорили в материале – «Установка и настройка FTP сервера на Windows Server 2016». Содержит следующие службы:

- Служба FTP (Web-Ftp-Service) – добавляет поддержку протокола FTP на веб сервере;

- Расширяемость FTP (Web-Ftp-Ext) – расширяет стандартные возможности FTP, например, добавляет поддержку таких функций как настраиваемые поставщики, пользователи ASP.NET или пользователи диспетчера IIS.

Средства управления (Web-Mgmt-Tools) – это средства управления веб-сервером IIS 10. К ним можно отнести: пользовательский интерфейс IIS, средства командной строки и скрипты.

- Консоль управления службами IIS (Web-Mgmt-Console) – это пользовательский интерфейс управления службами IIS;

- Наборы символов и средства управления службами IIS (Web-Scripting-Tools) — это средства и скрипты управления службами IIS с помощью командной строки или скриптов. Их можно использовать, например, для автоматизации управления;

- Служба управления (Web-Mgmt-Service) – эта служба добавляет возможность управлять web сервером удаленно с другого компьютера с использованием диспетчера IIS;

- Управление совместимостью с IIS 6 (Web-Mgmt-Compat) — обеспечивает совместимость приложений и сценариев, использующих два API IIS. Существующие скрипты IIS 6 можно использовать для управления веб-сервером IIS 10:

- Метабаза совместимости с IIS 6 (Web-Metabase) — средство совместимости, которое позволяет запускать приложения и наборы символов, перенесенные с более ранних версий IIS;

- Инструменты скриптов IIS 6 (Web-Lgcy-Scripting) – эти инструменты позволяют использовать те же службы скриптов IIS 6, которые были созданы для управления IIS 6, в IIS 10;

- Консоль управления службами IIS 6 (Web-Lgcy-Mgmt-Console) – средство администрирования удаленных серверов IIS 6.0;

- Совместимость с WMI IIS 6 (Web-WMI) — это интерфейсы скриптов инструментария управления Windows (WMI) для программного контроля и автоматизации задач веб-сервера IIS 10.0 с помощью набора скриптов, созданного в поставщике WMI.

Доменные службы Active Directory

Роль «Доменные службы Active Directory» (AD DS) обеспечивает распределенную базу данных, которая хранит и обрабатывает информацию о сетевых ресурсах. Данную роль используют для организации элементов сети, таких как пользователи, компьютеры и другие устройства, в иерархическую структуру защитной оболочки. Иерархическая структура включает в себя леса, домены в лесу, а также организационные единицы (OU) в каждом домене. Сервер, работающий под управлением AD DS, называется контроллером домена.

Название роли для Windows PowerShell — AD-Domain-Services.

Режим Windows Server Essentials

Данная роль представляет собой компьютерную инфраструктуру и предоставляет удобные и эффективные функции, например: хранение данных клиента в централизованном месте и защита этих данных за счет резервного копирования сервера и клиентских компьютеров, удаленный веб-доступ, позволяющий получать доступ к данным практически с любого устройства. Для работы данной роли необходимо несколько служб ролей и компонентов, например: компоненты BranchCache, система архивации Windows Server, управление групповой политикой, служба роли «Пространства имен DFS».

Название для PowerShell – ServerEssentialsRole.

Сетевой контроллер

Это роль появилась в Windows Server 2016, она представляет собой единую точку автоматизации для управления, мониторинга и диагностики, физической и виртуальной сетевой инфраструктуры в центре обработки данных. С помощью данной роли можно из одной точки настраивать IP-подсети, VLAN, физические сетевые адаптеры Hyper-V хостов, управлять виртуальными коммутаторами, физическими маршрутизаторами, настройками файрвола и VPN-шлюзами.

Название для Windows PowerShell – NetworkController.

Служба опекуна узла

Это роль сервера размещенной службы Guardian (HGS), она предоставляет службы аттестации и защиты ключей, которые позволяют защищенным узлам запускать экранированные виртуальные машины. Для функционирования данной роли необходимо несколько дополнительных ролей и компонентов, например: доменные службы Active Directory, Веб-сервер (IIS), компонент «Отказоустойчивая кластеризация» и другие.

Название для PowerShell – HostGuardianServiceRole.

Службы Active Directory облегченного доступа к каталогам

Роль «Службы Active Directory облегченного доступа к каталогам» (AD LDS) – представляет собой облегченную версию AD DS, которая обладает меньшей функциональностью, но не требует развертывания доменов или контроллеров доменов, а также не имеет зависимостей и доменных ограничений, которые требуются для служб AD DS. AD LDS работает по протоколу LDAP (Lightweight Directory Access Protocol). На одном сервере можно развернуть несколько экземпляров AD LDS с независимо управляемыми схемами.

Название для PowerShell – ADLDS.

Службы MultiPoint

Это также новая роль, которая появилась в Windows Server 2016. Службы MultiPoint (MPS) предоставляют базовую функциональность удаленных рабочих столов, что позволяет нескольким пользователям одновременно и независимо друг от друга работать на одном и том же компьютере. Для установки и функционирования данной роли нужно установить несколько дополнительных служб и компонентов, например: Сервер печати, службу Windows Search, средство просмотра XPS и другие, все они будут выбраны автоматически в момент установки MPS.

Название роли для PowerShell – MultiPointServerRole.

Службы Windows Server Update Services

С помощью этой роли (WSUS) системные администраторы могут управлять обновлениями Microsoft. Например, создавать отдельные группы компьютеров для разных наборов обновлений, а также получать отчеты о соответствии компьютеров требованиям и обновлениях, которые требуется установить. Для функционирования «Службы Windows Server Update Services» нужны такие службы ролей и компоненты как: Веб-сервер (IIS), внутренняя база данных Windows, служба активации процессов Windows.

Название для Windows PowerShell – UpdateServices.

Включает следующие службы роли:

- WID Connectivity (UpdateServices-WidDB) – установка в WID (Windows Internal Database) базы данных, используемой WSUS. Другими словами, свои служебные данные WSUS будет хранить в WID;

- WSUS Services (UpdateServices-Services) – это и есть службы роли WSUS, такие как служба обновления, веб-служба отчетов, веб-служба удаленного взаимодействия с API, веб-служба клиента, веб-служба простой проверки подлинности через Интернет, служба синхронизация сервера и веб-служба проверки подлинности DSS;

- SQL Server Connectivity (UpdateServices-DB) – это установка компонента, который позволяет службе WSUS подключаться к базе данных Microsoft SQL Server. Этот вариант предусматривает хранение служебных данных в БД Microsoft SQL Server. В данном случае у Вас уже должен быть установлен, по крайней мере, один экземпляр SQL Server.

Службы активации корпоративных лицензий

С помощью этой роли сервера можно автоматизировать и упростить выдачу корпоративных лицензий на программное обеспечение от компании Microsoft, а также она позволяет управлять этими лицензиями.

Название для PowerShell – VolumeActivation.

Службы печати и документов

Эта роль сервера предназначена для предоставления общего доступа к принтерам и сканерам в сети, для централизованной настройки и управления серверами печати и сканирования, а также управления сетевыми принтерами и сканерами. Службы печати и документов также позволяет отправлять отсканированные документы по электронной почте, в общие сетевые папки или на сайты Windows SharePoint Services.

Название для PowerShell – Print-Services.

- Сервер печати (Print-Server) – данная служба роли включает оснастку «Управление печатью», которая используется для управления принтерами или серверами печати, а также для миграции принтеров и других серверов печати;

- Печать через Интернет (Print-Internet) — для реализации печати через Интернет создается веб-сайт, с помощью которого пользователи могут управлять заданиями печати на сервере. Для работы данной службы как Вы понимаете необходимо установить «Веб-сервер (IIS)». Все необходимые компоненты будут выбраны автоматически, когда Вы отметите данный пункт во время процесса установки службы роли «Печать через Интернет»;

- Сервер распределенного сканирования (Print-Scan-Server) – это служба, которая позволяет принимать отсканированные документы с сетевых сканеров и отправлять их по месту назначения. Данная служба также содержит оснастку «Управление сканированием», которая используется для управления сетевыми сканерами и для настройки сканирования;

- Служба LPD (Print-LPD-Service) — служба LPD (Line Printer Daemon) позволяет компьютерам на базе UNIX и другим компьютерам, использующим службу Line Printer Remote (LPR), печатать на общих принтерах сервера.

Службы политики сети и доступа

Роль «Службы политики сети и доступа» (NPAS) позволяет с помощью сервера политики сети (NPS) задавать и применять политики доступа к сети, проверки подлинности и авторизации, а также работоспособности клиента, другими словами, обеспечивать безопасность сети.

Название для Windows PowerShell – NPAS.

Службы развертывания Windows

С помощью этой роли можно удаленно устанавливать операционной системы Windows по сети.

Название роли для PowerShell – WDS.

- Сервер развертывания (WDS-Deployment) – данная служба роли предназначена для удаленного развертывания и настройки операционных систем Windows. Она также позволяет создавать и настраивать образы для повторного использования;

- Транспортный сервер (WDS-Transport) – это служба содержит основные сетевые компоненты, с помощью которых Вы можете передавать данные путем многоадресной рассылки на автономном сервере.

Службы сертификатов Active Directory

Эта роль предназначена для создания центров сертификации и связанных служб ролей, которые позволяют выдавать сертификаты для различных приложений и управлять такими сертификатами.

Название для Windows PowerShell – AD-Certificate.

Включает следующие службы роли:

- Центр сертификации (ADCS-Cert-Authority) – с помощью данной службы роли можно выдавать сертификаты пользователям, компьютерам и службам, а также управлять действительностью сертификата;

- Веб-служба политик регистрации сертификатов (ADCS-Enroll-Web-Pol) – эта служба позволяет пользователям и компьютерам получать сведения о политике регистрации сертификатов с помощью веб-браузера, даже если компьютер не входит в домен. Для ее функционирования необходим «Веб-сервер (IIS)»;

- Веб-служба регистрации сертификатов (ADCS-Enroll-Web-Svc) – данная служба позволяет пользователям и компьютерам регистрировать и продлять сертификаты с помощью веб-браузера по протоколу HTTPS, даже если компьютер не входит в домен. Для ее функционирования также необходим «Веб-сервер (IIS)»;

- Сетевой ответчик (ADCS-Online-Cert) – служба предназначена для проверки отзыва сертификата для клиентов. Другими словами, она принимает запрос о состоянии отзыва для конкретных сертификатов, оценивает состояние этих сертификатов и отправляет обратно подписанный ответ, с информацией о статусе. Для функционирования службы необходим «Веб-сервер (IIS)»;

- Служба регистрации в центре сертификации через Интернет (ADCS-Web-Enrollment) – эта служба предоставляет пользователям веб-интерфейс для выполнения таких задач, как запросы и продление сертификатов, получение списков отзыва сертификатов и регистрация сертификатов смарт-карт. Для функционирования службы необходим «Веб-сервер (IIS)»;

- Служба регистрации на сетевых устройствах (ADCS-Device-Enrollment) – с помощью этой службы можно выдавать сертификаты для маршрутизаторов и других сетевых устройств, не имеющих сетевых учетных записей, а также управлять этими сертификатами. Для функционирования службы необходим «Веб-сервер (IIS)».

Службы удаленных рабочих столов

Роль сервера, с помощью которой можно организовать доступ к виртуальным рабочим столам, к рабочим столам, основанным на сеансах, и к удаленным приложениям RemoteApp.

Название роли для Windows PowerShell – Remote-Desktop-Services.

Состоит из следующих служб:

- Веб-доступ к удаленным рабочим столам (RDS-Web-Access) — данная служба роли позволяет пользователям получить доступ к удаленным рабочим столам и приложениям RemoteApp через меню «Пуск» или с помощью веб-браузера;

- Лицензирование удаленных рабочих столов (RDS-Licensing) — служба предназначена для управления лицензиями, которые необходимы для подключения к серверу узла сеансов удаленных рабочих столов или к виртуальному рабочему столу. Ее можно использовать для установки, выдачи лицензий и отслеживания их доступности. Для работы данной службы необходим «Веб-сервер (IIS)»;

- Посредник подключений к удаленному рабочему столу (RDS-Connection-Broker) — служба роли, которая обеспечивает следующие возможности: повторное подключение пользователя к существующему виртуальному рабочему столу, приложению RemoteApp и рабочему столу на основе сеансов, а также равномерное распределение нагрузки между серверами узлов сеансов удаленных рабочих столов или между виртуальными рабочими столами в составе пула. Для работы данной службы необходим компонент «Внутренняя база данных Windows»;

- Узел виртуализации удаленных рабочих столов (DS-Virtualization) — служба позволяет пользователям подключаться к виртуальным рабочим столам с помощью подключения к удаленным рабочим столам и приложениям RemoteApp. Эта служба работает совместно с Hyper-V, т.е. данная роль должна быть установлена;

- Узел сеансов удаленных рабочих столов (RDS-RD-Server) – с помощью этой службы можно размещать на сервере удаленные приложения RemoteApp и основанные на сеансах рабочие столы. Для доступа используется клиент подключения к удаленному рабочему столу или удаленные приложения RemoteApp;

- Шлюз удаленных рабочих столов (RDS-Gateway) – служба позволяет авторизованным удаленным пользователям подключаться к виртуальным рабочим столам, удаленным приложениям RemoteApp и рабочим столам, основанным на сеансах, в корпоративной сети или через Интернет. Для функционирования данной службы необходимы следующие дополнительные службы и компоненты: «Веб–сервер (IIS)», «Службы политики сети и доступа», «RPC через HTTP-прокси».

Службы управления правами Active Directory

Это роль сервера, которая позволит Вам защитить информацию от несанкционированного использования. Она проверяет удостоверения пользователей и предоставляет авторизованным пользователям лицензии на доступ к защищенным данным. Для работы данной роли необходимы дополнительные службы и компоненты: «Веб–сервер (IIS)», «Служба активации процессов Windows», «Функции .NET Framework 4.6».

Название для Windows PowerShell – ADRMS.

- Сервер управления правами Active Directory (ADRMS-Server) — основная служба роли, обязательна для установки;

- Поддержка федерации удостоверений (ADRMS-Identity) — это дополнительная служба роли, позволяющая федеративным удостоверениям использовать защищенное содержимое с помощью служб федерации Active Directory.

Службы федерации Active Directory

Данная роль предоставляет упрощенные и безопасные возможности федерации удостоверений, а также функцию единого входа (SSO) на веб-сайты с помощью браузера.

Название для PowerShell – ADFS-Federation.

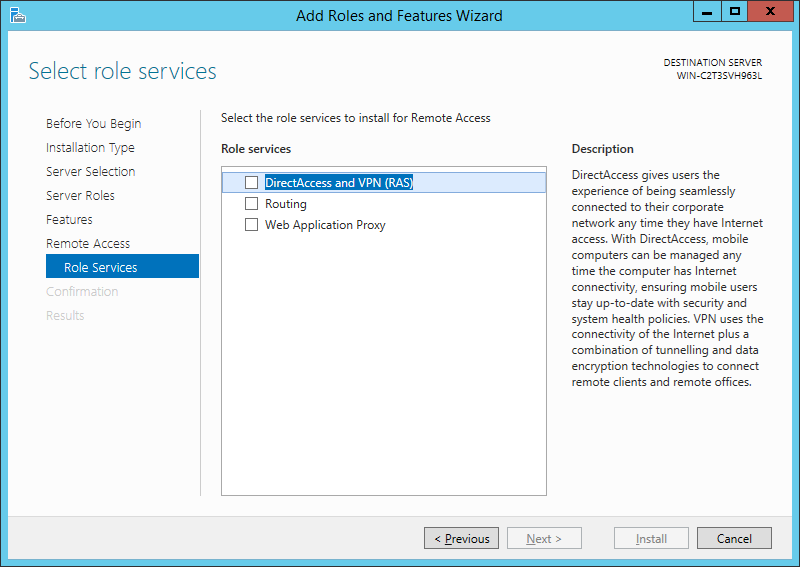

Удаленный доступ

Данная роль обеспечивает подключение через DirectAccess, VPN и прокси веб-приложения. Также роль «Удаленный доступ» предоставляет традиционные возможности маршрутизации, включая преобразование сетевых адресов (NAT) и другие параметры подключений. Для работы этой роли необходимы дополнительные службы и компоненты: «Веб–сервер (IIS)», «Внутренняя база данных Windows».

Название роли для Windows PowerShell – RemoteAccess.

- DirectAccess и VPN (RAS) (DirectAccess-VPN) — служба позволяет пользователям подключаться к корпоративной сети в любое время при наличии доступа к Интернету через DirectAccess, а также организовывать VPN подключения в сочетании с технологиями туннелирования и шифрования данных;

- Маршрутизация (Routing) — служба обеспечивает поддержку маршрутизаторов NAT, маршрутизаторов локальной сети с протоколами BGP, RIP и маршрутизаторов с поддержкой многоадресной рассылки (IGMP-прокси);

- Прокси-сервер веб-приложений (Web-Application-Proxy) — служба позволяет публиковать приложения на основе протоколов HTTP и HTTPS из корпоративной сети на клиентских устройствах, которые находятся за пределами корпоративной сети.

Файловые службы и службы хранилища

Это роль сервера, с помощью которой можно предоставлять общий доступ к файлам и папкам, управлять общими ресурсами и контролировать их, осуществлять репликацию файлов, обеспечивать быстрый поиск файлов, а также предоставлять доступ для клиентских компьютеров UNIX. Более подробно файловые службы и в частности файловый сервер мы рассматривали в материале «Установка файлового сервера (File Server) на Windows Server 2016».

Название для Windows PowerShell – FileAndStorage-Services.

Службы хранения (Storage-Services) – это служба предоставляет функциональность управления хранилищем, которая устанавливается всегда и не может быть удалена.

Файловые службы и службы iSCSI (File-Services) – это технологии, которые упрощают управление файловыми серверами и хранилищами, позволяют экономить место на диске, обеспечивают репликацию и кэширование файлов в филиалах, а также предоставляют общий доступ к файлам по протоколу NFS. Включает следующие службы роли:

- Файловый сервер (FS-FileServer) – служба роли, которая управляет общими папками и предоставляет пользователям доступ к файлам на этом компьютере по сети;

- Дедупликация данных (FS-Data-Deduplication) – эта служба экономит место на диске за счет хранения на томе только одной копии идентичных данных;

- Диспетчер ресурсов файлового сервера (FS-Resource-Manager) – с помощью этой службы можно управлять файлами и папками на файловом сервере, создавать отчеты хранилища, классифицировать файлы и папки, настраивать квоты папок и определять политики блокировки файлов;

- Поставщик целевого хранилища iSCSI (аппаратные поставщики VDS и VSS) (iSCSITarget-VSS-VDS) – служба позволяет приложениям на сервере, подключенном к цели iSCSI, выполнять теневое копирование томов на виртуальных дисках iSCSI;

- Пространства имен DFS (FS-DFS-Namespace) – с помощью этой службы можно группировать общие папки, размещенные на разных серверах, в одно или несколько логически структурированных пространств имен;

- Рабочие папки (FS-SyncShareService) – служба позволяет использовать рабочие файлы на различных компьютерах, включая рабочие и личные. В рабочих папках можно хранить свои файлы, синхронизировать их и получать к ним доступ из локальной сети или Интернета. Для функционирования службы необходим компонент «Внутрипроцессное веб-ядро IIS»;

- Репликация DFS (FS-DFS-Replication) — это модуль репликации данных между несколькими серверами, позволяющий синхронизировать папки через подключение к локальной или глобальной сети. Данная технология использует протокол удаленного разностного сжатия (RDC) для обновления только той части файлов, которая была изменена с момента последней репликации. Репликацию DFS можно применять как вместе с пространствами имен DFS, так и отдельно;

- Сервер для NFS (FS-NFS-Service) – служба позволяет этому компьютеру совместно использовать файлы с компьютерами на базе UNIX и другим компьютерам, которые используют протокол сетевой файловой системы (NFS);

- Сервер цели iSCSI (FS-iSCSITarget-Server) – предоставляет службы и средства управления для целей iSCSI;

- Служба BranchCache для сетевых файлов (FS-BranchCache) — служба обеспечивает поддержку BranchCache на этом файловом сервере;

- Служба агента VSS файлового сервера (FS-VSS-Agent) — служба позволяет выполнять теневое копирование томов для приложений, которые хранят файлы данных на этом файловом сервере.

Факс-сервер

Роль отправляет и принимает факсы, а также позволяет управлять ресурсами факса, такими как задания, параметры, отчеты и факсимильные устройства, на этом компьютере или в сети. Для работы необходим «Сервер печати».

Название роли для Windows PowerShell – Fax.

На этом обзор серверных ролей Windows Server 2016 закончен, надеюсь, материал был Вам полезен, пока!

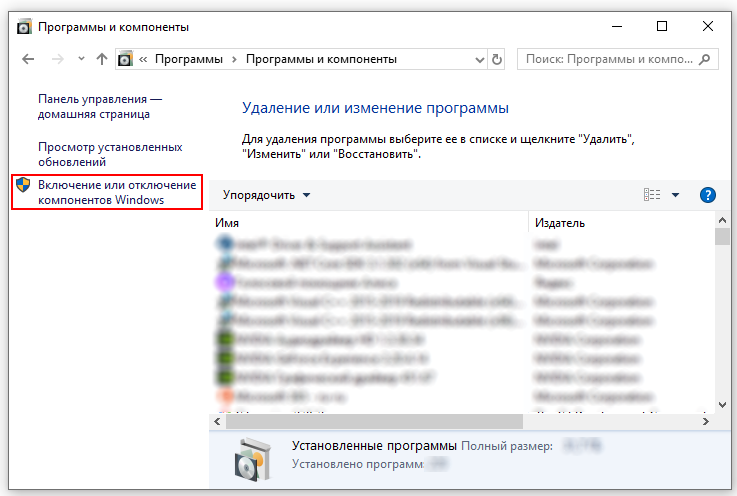

При установке Windows большая часть второстепенных подсистем не активируется или не устанавливается. Это сделано по причинам безопасности. Поскольку система по умолчанию защищена, системные администраторы могут сосредоточиться на проектировании системы, которая будет выполнять исключительно возложенные на нее функции и ничего лишнего. Для помощи при включении нужных функций, Windows предлагает выбрать роль сервера (Server Role).

Содержание

- 1 Роли

- 2 Службы ролей

- 2.1 Установка ролей сервера с помощью Server Manager

- 2.2 Установка ролей с помощью PowerShell

- 3 Описание ролей и служб ролей

- 3.1 Подробное описание IIS

- 3.2 Подробное описание RDS

- 3.3 Active Directory Certificate Services

- 3.4 Active Directory Domain Services

- 3.5 Active Directory Federation Services

- 3.6 Active Directory Lightweight Directory Services

- 3.7 Active Directory Rights Management Services

- 3.8 Application Server

- 3.9 DHCP Server

- 3.10 DNS Server

- 3.11 FAX Server

- 3.12 File and Storage Services

- 3.13 Hyper-V

- 3.14 Network Policy and Access Services

- 3.15 Print and Document Services

- 3.16 Remote Access

- 3.17 Remote Desktop Services

- 3.18 Volume Activation Services

- 3.19 Web Server (IIS)

- 3.20 Windows Deployment Services

- 3.21 Windows Server Essentials Experience

- 3.22 Windows Server Update Services

Роли

Роль сервера — это набор программ, которые при правильной установке и настройке позволяют компьютеру выполнять определенную функцию для нескольких пользователей или других компьютеров в сети. В общих случаях все роли имеют следующие характеристики.

- Они определяют основную функцию, назначение или цель использования компьютера. Можно назначить компьютер для выполнения одной роли, которая интенсивно используется на предприятии, или для выполнения нескольких ролей, если каждая из них применяется лишь изредка.

- Роли предоставляют пользователям во всей организации доступ к ресурсам, которые управляются другими компьютерами, таким как веб-сайты, принтеры или файлы, хранящиеся на разных компьютерах.

- Они обычно имеют собственные базы данных, в которых создаются очереди запросов пользователя или компьютера либо записываются сведения о сетевых пользователях и компьютерах, имеющих отношение к роли. Например, Службы домена Active Directory содержат базу данных для хранения имен и иерархических связей всех компьютеров в сети.

- После правильной установки и настройки роли функционируют автоматически. Это позволяет компьютерам, на которых они установлены, выполнять назначенные задачи при ограниченном участии пользователя.

Службы ролей

Службы ролей — это программы, которые обеспечивают функциональные возможности роли. При установке роли можно выбрать, какие службы она предоставляет другим пользователям и компьютерам на предприятии. Некоторые роли, такие как DNS-сервер, выполняют только одну функцию, поэтому для них нет служб ролей. Другие роли, такие как службы удаленных рабочих столов, имеют несколько служб, которые можно установить в зависимости от потребностей предприятия в удаленном доступе. Роль можно рассматривать как совокупность тесно связанных, взаимодополняющих служб ролей. В большинстве случаев установка роли означает установку одной или нескольких ее служб.

Компоненты

Компоненты — это программы, которые не являются непосредственно частями ролей, но поддерживают или расширяют функции одной или нескольких ролей либо целого сервера независимо от того, какие роли установлены. Например, компонент «Средство отказоустойчивости кластеров» расширяет функции других ролей, таких как Файловые службы и DHCP-сервер, позволяя им присоединяться к серверным кластерам, что обеспечивает повышенную избыточность и производительность. Другой компонент — «Клиент Telnet» — обеспечивает удаленную связь с сервером Telnet через сетевое подключение. Эта функция расширяет возможности связи для сервера.

Когда Windows Server работает в режиме основных серверных компонентов, поддерживаются следующие роли сервера:

- службы сертификатов Active Directory;

- доменные службы Active Directory;

- DHCP-сервер;

- DNS-сервер;

- файловые службы (в том числе диспетчер ресурсов файлового сервера);

- службы Active Directory облегченного доступа к каталогам;

- Hyper-V;

- службы печати и документов;

- службы потокового мультимедиа;

- веб-сервер (в том числе подмножество ASP.NET);

- сервер обновления Windows Server;

- сервер управления правами Active Directory;

- сервер маршрутизации и удаленного доступа и следующие подчиненные роли:

- посредник подключений служб удаленных рабочих столов;

- лицензирование;

- виртуализация.

Когда Windows Server работает в режиме основных серверных компонентов, поддерживаются следующие компоненты сервера:

- Microsoft .NET Framework 3.5;

- Microsoft .NET Framework 4.5;

- Windows PowerShell;

- фоновая интеллектуальная служба передачи (BITS);

- шифрование диска BitLocker;

- сетевая разблокировка BitLocker;

- BranchCache

- мост для центра обработки данных;

- Enhanced Storage;

- отказоустойчивая кластеризация;

- Multipath I/O;

- балансировка сетевой нагрузки;

- протокол PNRP;

- qWave;

- удаленное разностное сжатие;

- простые службы TCP/IP;

- RPC через HTTP-прокси;

- сервер SMTP;

- служба SNMP;

- клиент Telnet;

- сервер Telnet;

- клиент TFTP;

- внутренняя база данных Windows;

- Windows PowerShell Web Access;

- служба активации Windows;

- стандартизированное управление хранилищами Windows;

- расширение IIS WinRM;

- WINS-сервер;

- поддержка WoW64.

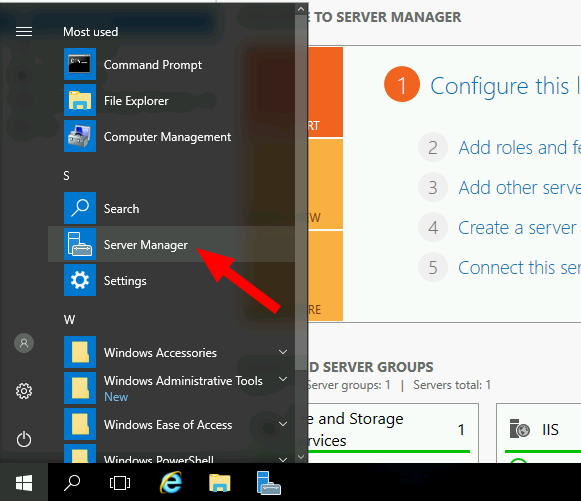

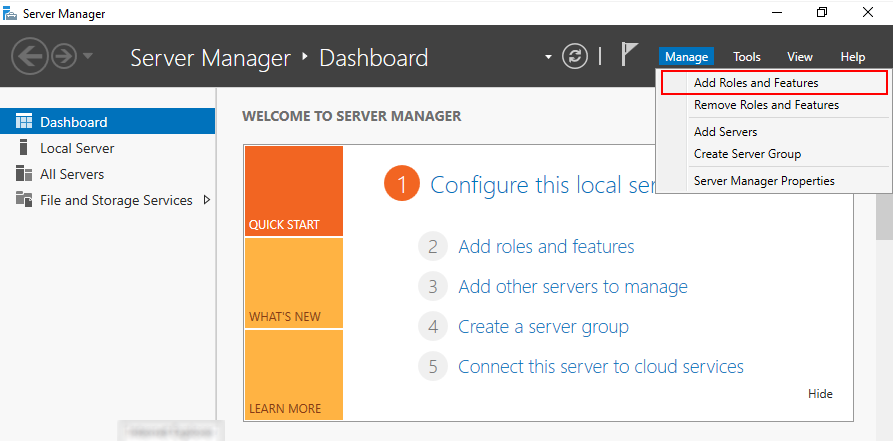

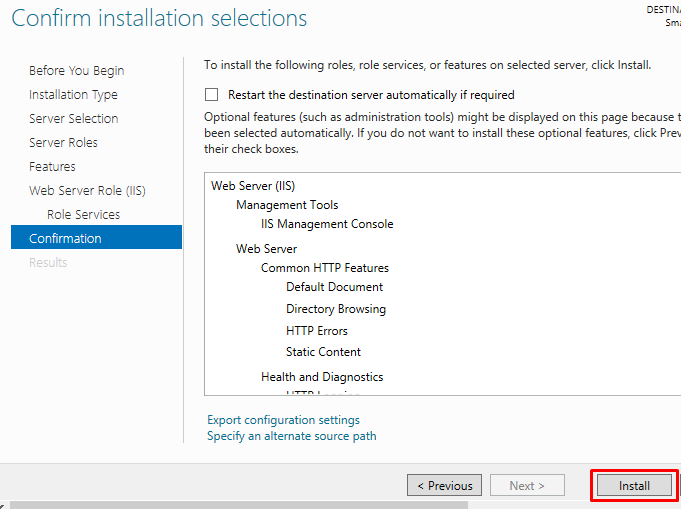

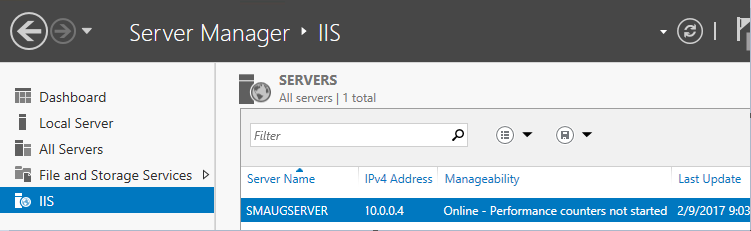

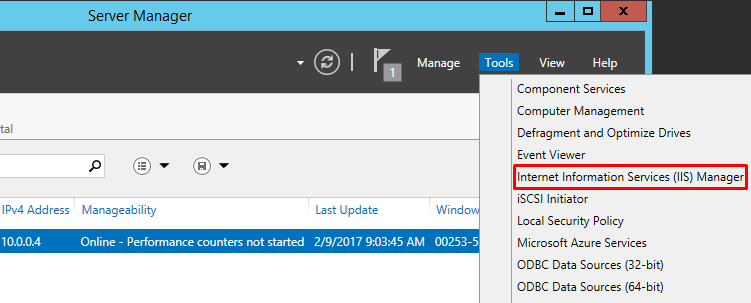

Установка ролей сервера с помощью Server Manager

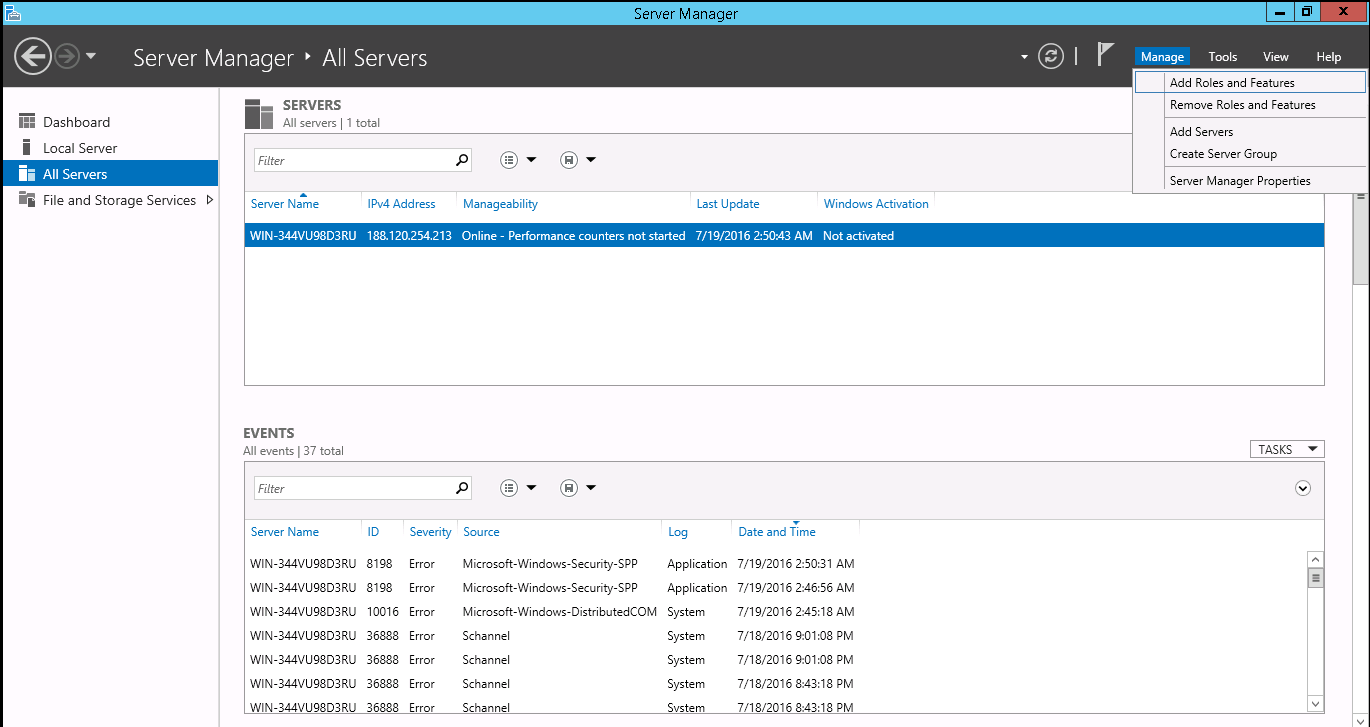

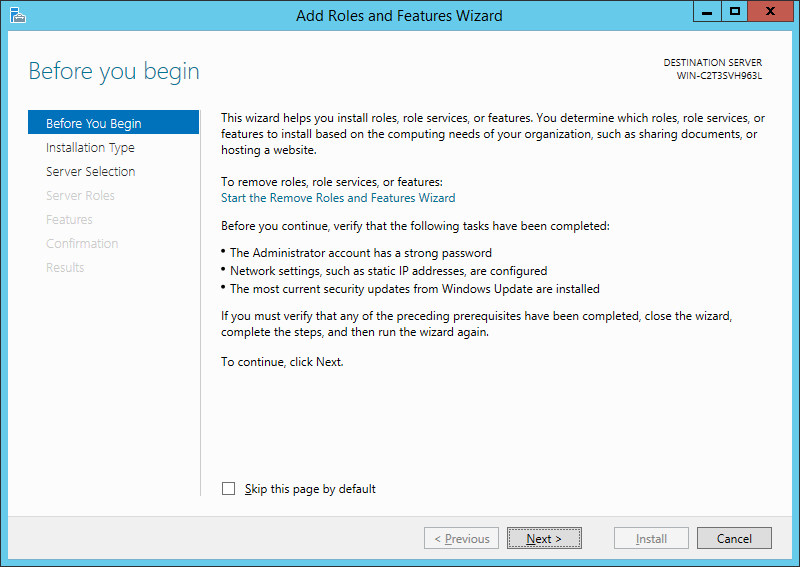

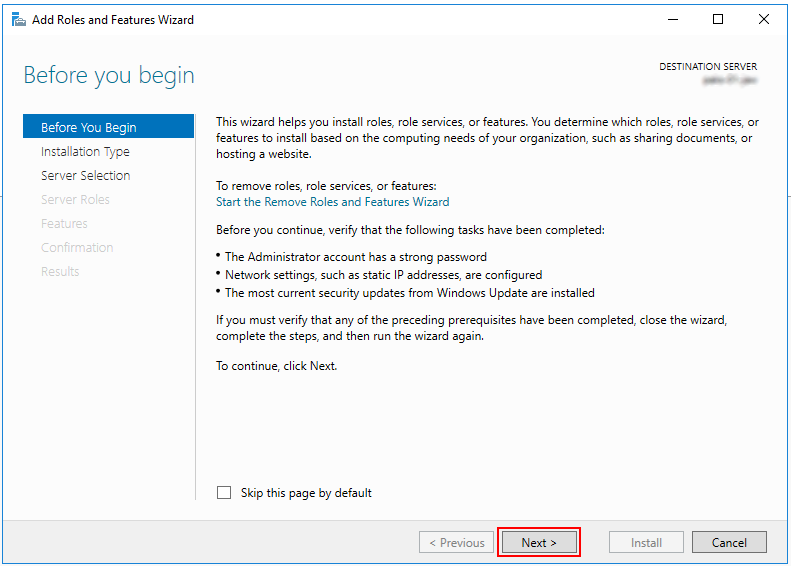

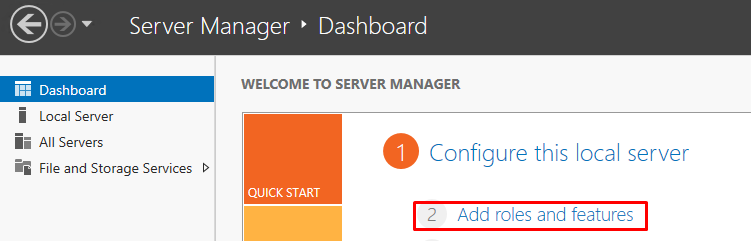

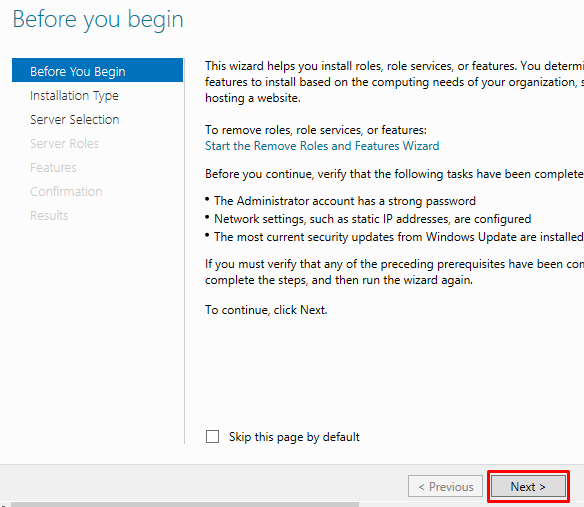

Для добавления открываем Server Manager, и в меню Manage жмем Add Roles and features:

Откроется мастер добавления ролей и компонентов. Жмем Next

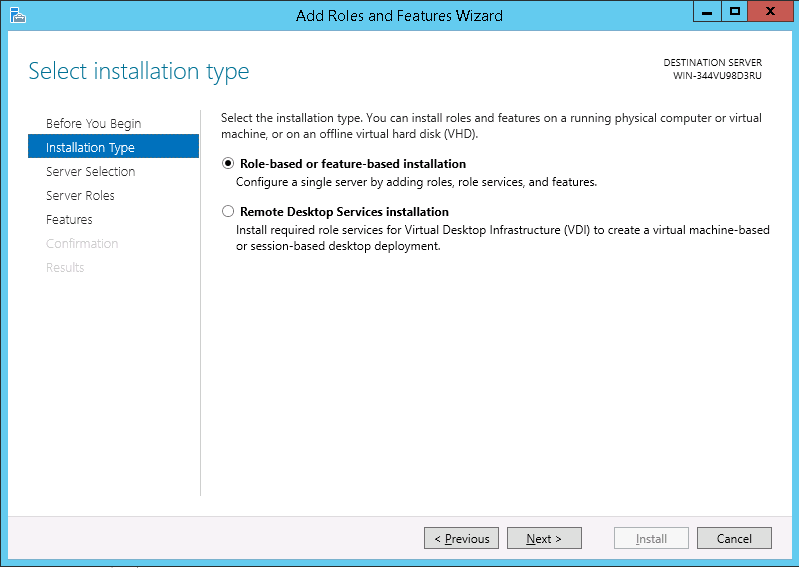

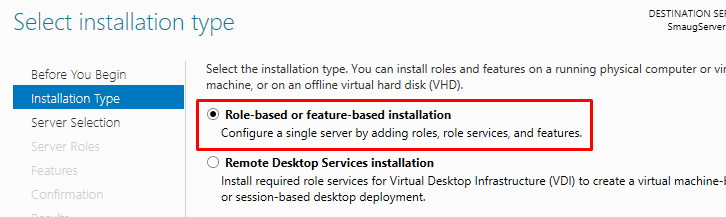

Installation Type, выбираем Role-based or feature-based installation. Next:

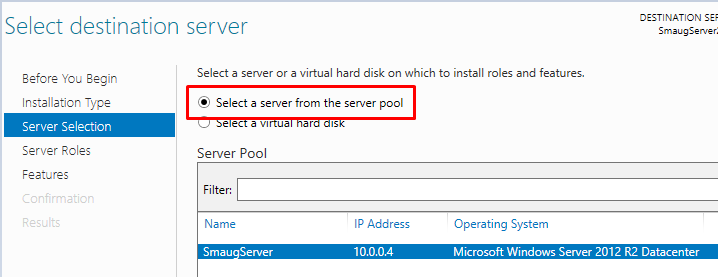

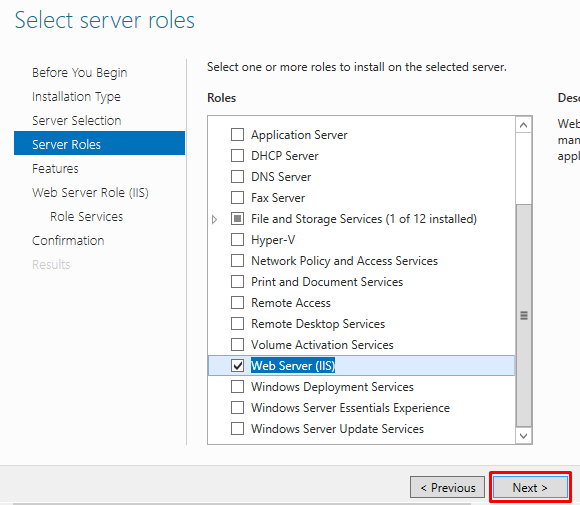

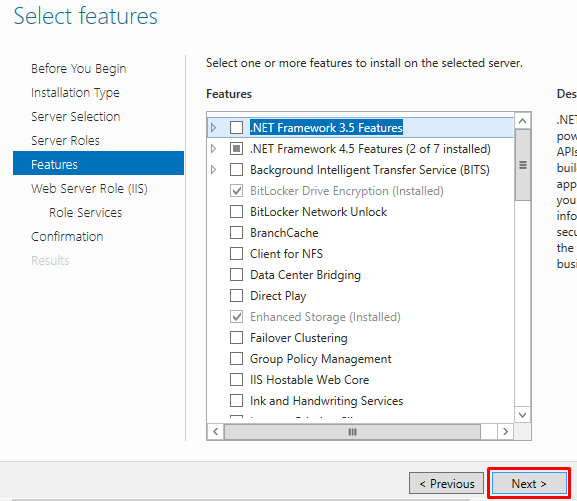

Server Selection — выбираем наш сервер. Жмем Next Server Roles — Выберите роли, если необходимо, выберите службы ролей и нажмите кнопку Next, чтобы выбрать компоненты. В ходе этой процедуры Мастер добавления ролей и компонентов автоматически информирует о возникших конфликтах на конечном сервере, которые могут помешать установке или нормальной работе выбранных ролей или компонентов. Также появляется запрос на добавление ролей, служб ролей и компонентов, необходимых для выбранных ролей или компонентов.

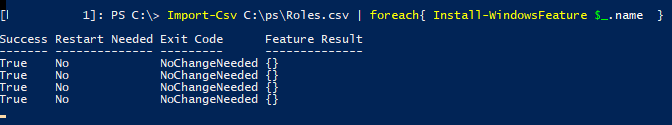

Установка ролей с помощью PowerShell

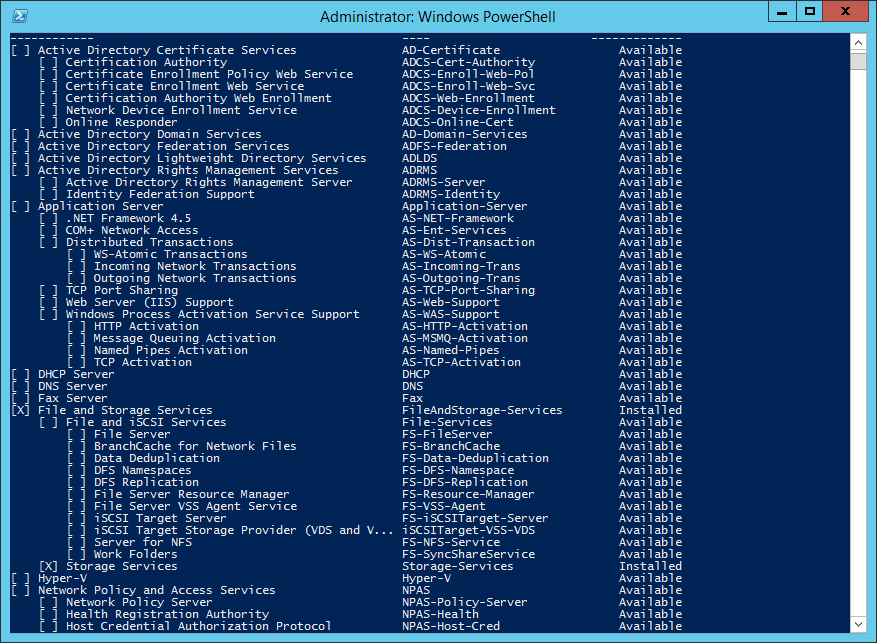

Открываем Windows PowerShell Вводим команду Get-WindowsFeature, чтобы просмотреть список доступных и установленных ролей и компонентов на локальном сервере. Результаты выполнения этого командлета содержат имена команд для ролей и компонентов, установленных и доступных для установки.

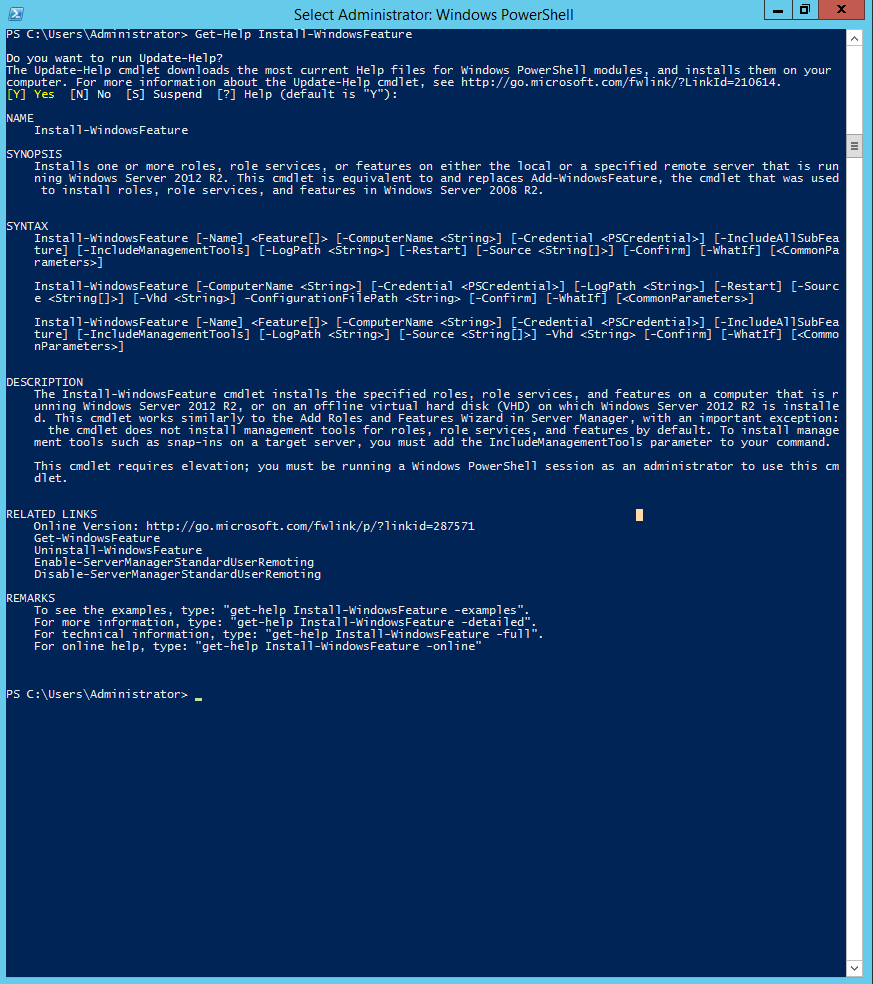

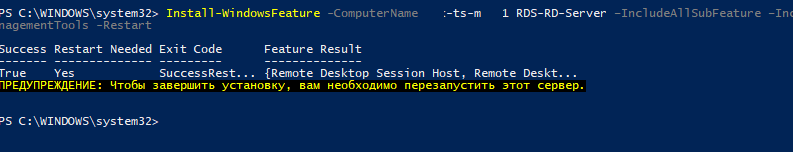

Введите Get-Help Install-WindowsFeature для просмотра синтаксиса и допустимых параметров командлета Install-WindowsFeature (MAN).

Вводим следующую команду (-Restart перезагрузит сервер, если при установке роли требуется перезагрузка).

Install-WindowsFeature –Name <feature_name> -Restart

Описание ролей и служб ролей

Ниже описаны все роли и службы ролей. Расширенную настройку посмотрим для самых часто встречающихся в нашей практике Web Server Role и Remote Desktop Services

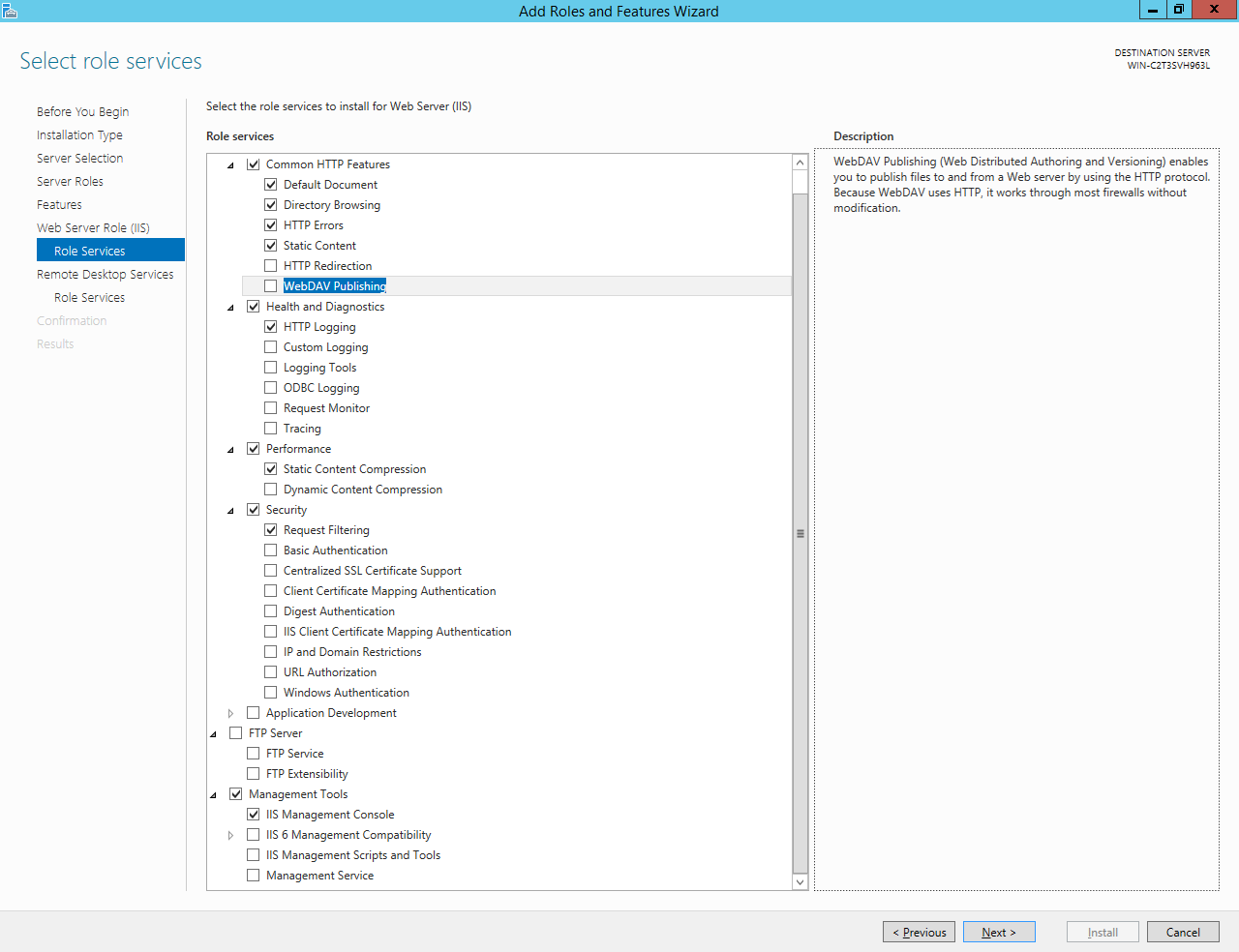

Подробное описание IIS

- Common HTTP Features — Основные HTTP компоненты

- Default Document — позволяет устанавливать индексную страницу у сайта.

- Directory Browsing — позволяет пользователям видеть содержимое каталога на веб-сервере. Используйте Directory Browsing для того, чтобы автоматически сгенерировать список всех каталогов и файлов, имеющихся в каталоге, когда пользователи не указывают файл в URL-адресе и индексная страница отключена или не настроена

- HTTP Errors — позволяет настроить сообщения об ошибках, возвращаемых клиентам в браузере.

- Static Content — позволяет размещать статический контент, например, картинки или html-файлы.

- HTTP Redirection — обеспечивает поддержку перенаправления запросов пользователей.

- WebDAV Publishing позволяет публиковать файлы с веб-сервера с помощью протокола HTTP.

- Health and Diagnostics Features — Компоненты диагностики

- HTTP Logging обеспечивает ведение журнала активности веб-сайта для данного сервера.

- Custom Logging обеспечивает поддержку создания кастомных логов, которые отличаются от “традиционных” журналов.

- Logging Tools обеспечивает инфраструктуру для управления журналами веб-сервера и автоматизации общих задач ведения журнала.

- ODBC Logging обеспечивает инфраструктуру, которая поддерживает ведение журнала активности веб-сервера в ODBC-совместимой базе данных.

- Request Monitor предоставляет инфраструктуру для мониторинга состояния веб-приложений путем сбора информации о HTTP-запросах в рабочем процессе IIS.

- Tracing предоставляет инфраструктуру для диагностики и устранения неполадок веб-приложений. При использовании трассировки неудачных запросов, вы можете отследить трудно-фиксируемые события, такие как плохая производительность или сбои аутентификации.

- Performance компоненты увеличения производительности веб-сервера.

- Static Content Compression предоставляет инфраструктуру для настройки HTTP-сжатия статического содержимого

- Dynamic Content Compression предоставляет инфраструктуру для настройки HTTP-сжатия динамического содержимого.

- Security компоненты безопасности

- Request Filtering позволяет фиксировать все входящие запросы и фильтровать их на основании правил, установленных администратором.

- Basic Authentication позволяет установить дополнительную авторизацию

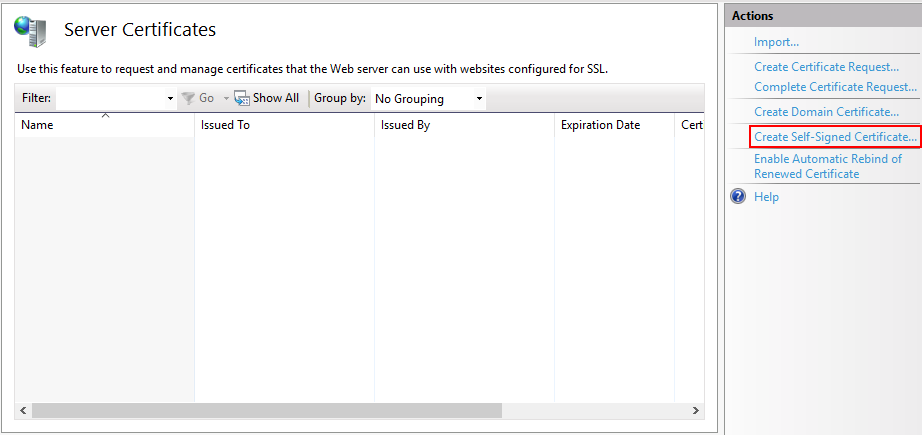

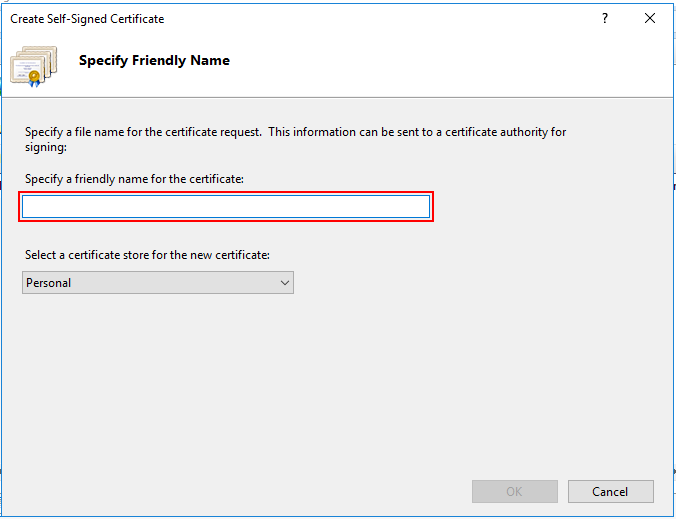

- Centralized SSL Certificate Support это функция, которая позволяет хранить сертификаты в централизованном месте, как общий файловый ресурс.

- Client Certificate Mapping Authentication использует клиентские сертификаты для аутентификации пользователей.

- Digest Authentication работает путем отправки хэша пароля в контроллер домена Windows, для аутентификации пользователей. Если вам необходимо более высокий уровень безопасности по сравнению с обычной проверкой подлинности, рассмотрите вопрос об использовании проверки подлинности Digest

- IIS Client Certificate Mapping Authentication использует клиентские сертификаты для аутентификации пользователей. Сертификат клиента представляет собой цифровой ID, полученный из надежного источника.

- IP and Domain Restrictions позволяет разрешать/запрещать доступ на основе запрашиваемого Ip-адреса или доменного имени.

- URL Authorization позволяет создавать правила, ограничивающие доступ к веб-контенту.

- Windows Authentication Эта схема аутентификации позволяет администраторам домена Windows пользоваться преимуществами доменной инфраструктуры для аутентификации пользователей.

- Application Development Features компоненты разработки приложений

- FTP Server

- FTP Service Включает FTP публикации на веб-сервере.

- FTP Extensibility Включает поддержку FTP функций, расширяющих возможности

- Management Tools инструменты управления

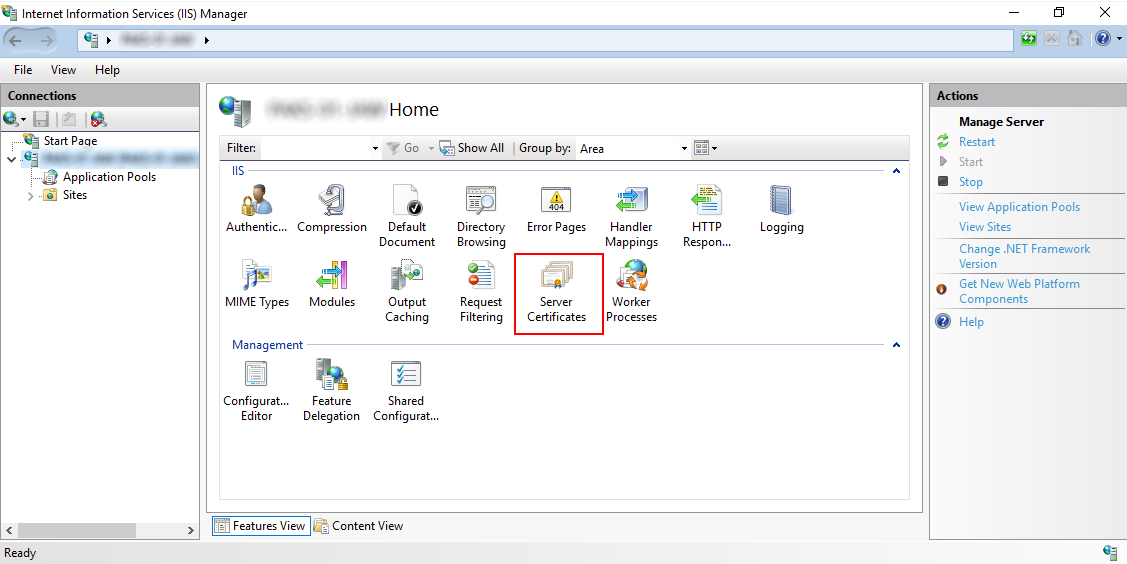

- IIS Management Console устанавливает диспетчер IIS, который позволяет управлять Веб-сервером через графический интерфейс

- IIS 6.0 Management Compatibility обеспечивает прямую совместимость для приложений и сценариев, которые используют Admin Base Object (ABO) и интерфейса службы каталогов (ADSI) API Active Directory. Это позволяет использовать существующие сценарии IIS 6.0 веб-сервером IIS 8.0

- IIS Management Scripts and Tools предоставляют инфраструктуру для управления веб-сервером IIS программно, с помощью команд в окне командной строки или с помощью запуска сценариев.

- Management Service предоставляет инфраструктуру для настройки интерфейса пользователя, диспетчера IIS.

Подробное описание RDS

- Remote Desktop Connection Broker — Обеспечивает повторное подключение клиентского устройства к программам, на основе сеансов настольных компьютеров и виртуальных рабочих столов.

- Remote Desktop Gateway — Позволяет авторизованным пользователям подключаться к виртуальным рабочим столам, программам RemoteApp и основанных на сессиях рабочим столам в корпоративной сети или через Интернет.

- Remote Desktop Licensing — Средство управления лицензиями RDP

- Remote Desktop Session Host — Включает сервер для размещения программ RemoteApp или сеанса на основе рабочих столов.

- Remote Desktop Virtualization Host — позволяет настраивать RDP на виртуальных машинах

- Remote Desktop WebAccess — Позволяет пользователям подключаться к ресурсам рабочего стола с помощью меню Пуск или веб-браузера.

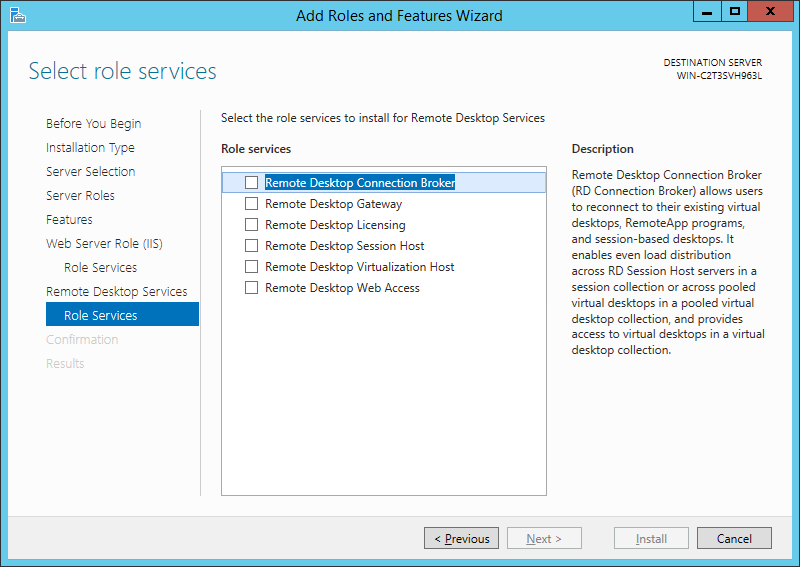

Рассмотрим установку и настройку сервера терминальных лицензий. Выше рассказано как устанавливать роли, установка RDS не отличается от установки других ролей, в Role Services нам потребуется выбрать Remote Desktop Licensing и Remote Desktop Session Host. После установки в Server Manager-Tools появится пункт Terminal Services. В Terminal Services есть два пункта RD Licensing Diagnoser, это средство диагностики работы лицензирования удаленных рабочих столов, и Remote Desktop Licensing Manager, это средство управления лицензиями.

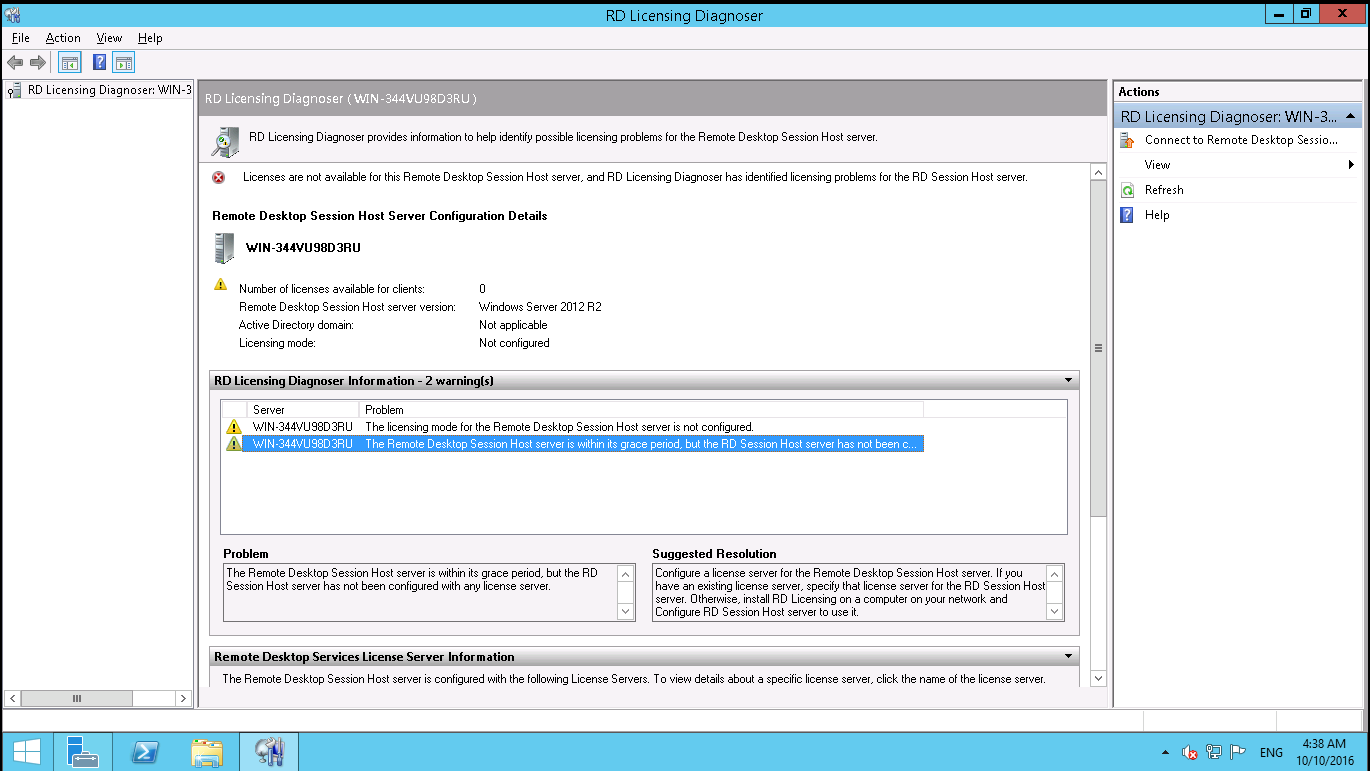

Запустим RD Licensing Diagnoser

Здесь мы видим, что доступных лицензий пока нет, т. к. не задан режим лицензирования для сервера узла сеансов удаленных рабочих столов. Сервер лицензирования указывается в локальных групповых политиках. Для запуска редактора выполним команду gpedit.msc. Откроется редактор локальной групповой политики. В дереве слева раскроем вкладки:

- «Конфигурация компьютера» (Computer Configuration)

- «Административные шаблоны» (Administrative Templates)

- «Компоненты Windows» (Windows Components)

- «Службы удаленных рабочих столов» (Remote Desktop Services)

- «Узел сеансов удаленных рабочих столов» (Remote Desktop Session Host)

- «Лицензирование» (Licensing)

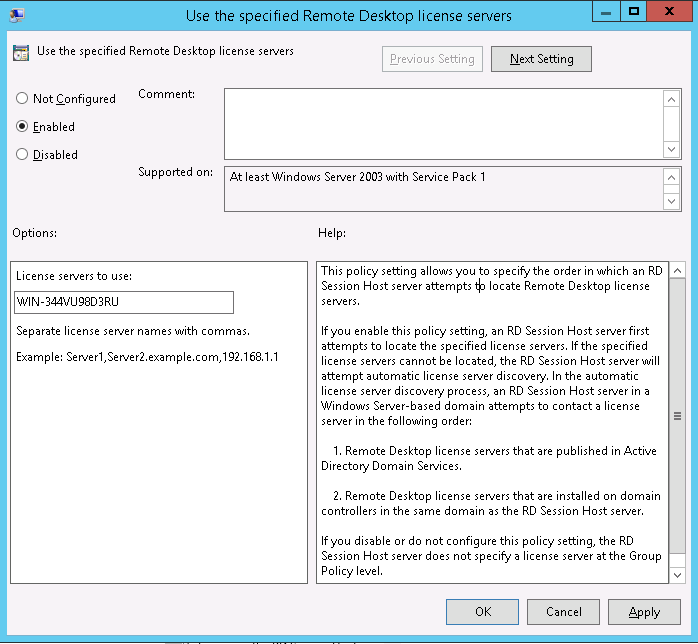

Откроем параметры Use the specified Remote Desktop license servers

В окне редактирования параметров политики включаем сервер лицензирования (Enabled) . Затем необходимо определить сервер лицензирования для службы удаленных рабочих столов. В моем примере сервер лицензирования находится на этом же физическом сервере. Указываем сетевое имя или IP-адрес сервера лицензий и нажимаем OK. Если в дальнейшем будет изменяться имя сервера, сервер лицензий, то потребуется изменить в этом же разделе.

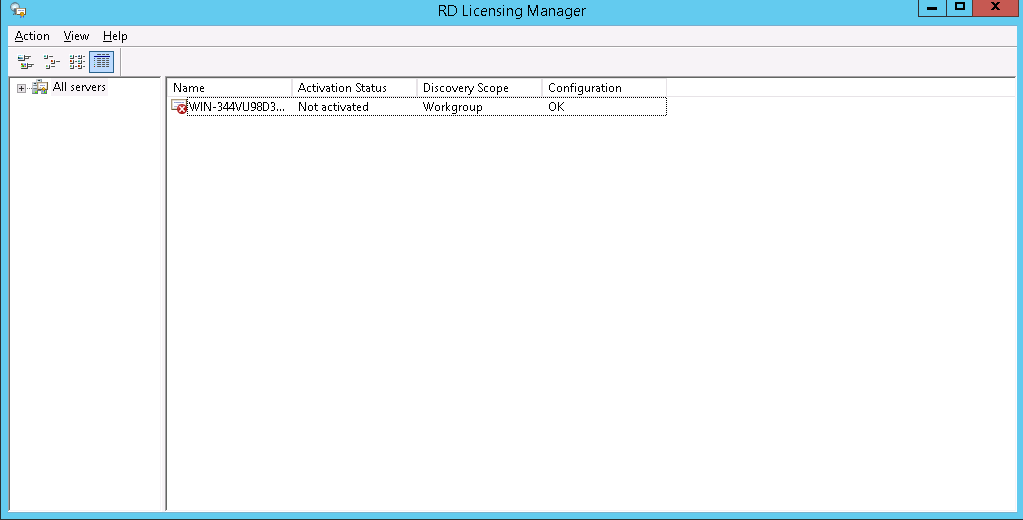

После этого в RD Licensing Diagnoser можно увидеть, что сервер терминальных лицензий настроен, но не включен. Для включения запускаем Remote Desktop Licensing Manager

Выбираем сервер лицензирования, со статусом Not Activated . Для активации кликаем по нему правой кнопкой мыши и выбираем Activate Server. Запустится Мастер активации сервера. На вкладке Connection Method выбираем Automatic Connection. Далее заполняем информация об организации, после этого сервер лицензий активирован.

Active Directory Certificate Services

Службы AD CS предоставляют настраиваемые услуги по выдаче цифровых сертификатов, которые используются в системах безопасности ПО, применяющих технологии открытых ключей, и по управлению этими сертификатами. Цифровые сертификаты, предоставляемые AD CS, можно использовать для шифрования и цифрового подписывания электронных документов и сообщений.Эти цифровые сертификаты можно использовать для проверки в сети подлинности учетных записей компьютеров, пользователей и устройств.Цифровые сертификаты используются для обеспечения:

- конфиденциальности с помощью шифрования;

- целостности с помощью цифровых подписей;

- проверки подлинности с помощью привязывания ключей сертификата к учетным записям компьютеров, пользователей и устройств в сети.

AD CS можно использовать для повышения безопасности путем привязки удостоверения пользователя, устройства или службы к соответствующему закрытому ключу. В число применений, поддерживаемых AD CS, входят безопасные многоцелевые расширения стандарта почты Интернета (S/MIME), защищенные беспроводные сети, виртуальные частные сети (VPN), протокол IPsec, шифрованная файловая система (EFS), вход с помощью смарт-карт, протокол безопасности передачи данных и протокол безопасности транспортного уровня (SSL/TLS) и цифровые подписи.

Active Directory Domain Services

Используя роль сервера доменных служб Active Directory (AD DS), можно создать масштабируемую, безопасную и управляемую инфраструктуру для управления пользователями и ресурсами; кроме того, можно обеспечить работу приложений, поддерживающих каталоги, например Microsoft Exchange Server. Доменные службы Active Directory предоставляют распределенную базу данных, в которой хранятся сведения о сетевых ресурсах и данные приложений с поддержкой каталогов, а также осуществляется управление этой информацией. Сервер, на котором выполняются AD DS, называется контроллером домена. Администраторы могут использовать AD DS для упорядочения в иерархическую вложенную структуру таких элементов сети, как пользователи, компьютеры и другие устройства. Иерархическая вложенная структура включает лес Active Directory, домены в лесу и организационные подразделения в каждом домене. Средства безопасности интегрированы в AD DS в виде проверки подлинности и контроля доступа к ресурсам в каталоге. С помощью единого входа в сеть администраторы могут управлять по сети данными каталога и организацией. Авторизованные пользователи сети также могут использовать единый вход в сеть для доступа к ресурсам, расположенным в любом месте сети. Доменные службы Active Directory предоставляют следующие дополнительные возможности.

- Набор правил — схема, определяющая классы объектов и атрибуты, которые содержатся в каталоге, ограничения и пределы для экземпляров этих объектов, а также формат их имен.

- Глобальный каталог, содержащий сведения о каждом объекте в каталоге. Пользователи и администраторы могут использовать глобальный каталог для поиска данных каталога независимо от того, какой домен в каталоге действительно содержит искомые данные.

- Механизм запросов и индексирования, благодаря которому объекты и их свойства могут публиковаться и находиться сетевыми пользователями и приложениями.

- Служба репликации, которая распределяет данные каталога по сети. Все контроллеры домена, доступные для записи в домене, участвуют в репликации и содержат полную копию всех данных каталога для своего домена. Любые изменения данных каталога реплицируются в домене на все контроллеры домена.

- Роли хозяев операций (известные также как гибкие операции с единым хозяином, или FSMO). Контроллеры доменов, исполняющие роли хозяев операций, предназначены для выполнения специальных задач по обеспечению согласованности данных и исключению конфликтующих записей в каталоге.

Active Directory Federation Services

AD FS предоставляют конечным пользователям, которым требуется доступ к приложениям на защищенном с помощью AD FS предприятии, в партнерских организациях федерации или в облаке, возможности упрощенной и безопасной федерации удостоверений и веб-службы единого входа (SSO) В Windows Server AD FS включают службу роли службы федерации, действующую в качестве поставщика удостоверений (выполняет проверку подлинности пользователей для предоставления маркеров безопасности для приложений, доверяющих AD FS) или в качестве поставщика федерации (применяет маркеры от других поставщиков удостоверений и затем предоставляет маркеры безопасности для приложений, доверяющих AD FS).

Active Directory Lightweight Directory Services

Службы Active Directory облегченного доступа к каталогам (AD LDS) — это протокол LDAP, который обеспечивает гибкую поддержку приложений, работающих с каталогами, без зависимостей и связанных с доменами ограничений доменных служб Active Directory. AD LDS можно запускать на рядовых или изолированных серверах. На одном сервере можно запустить несколько экземпляров AD LDS с независимо управляемыми схемами. С помощью роли службы AD LDS можно предоставить службы каталогов для приложений с поддержкой каталогов, не используя служебные данные доменов и лесов и не требуя единой схемы для всего леса.

Active Directory Rights Management Services

Службы AD RMS можно использовать, чтобы расширить стратегию безопасности в организации, обеспечив защиту документов с помощью управления правами на доступ к данным (IRM). AD RMS позволяет пользователям и администраторам назначать разрешения доступа к документам, рабочим книгам и презентациям с помощью политик IRM. Это позволяет защитить конфиденциальную информацию от печати, пересылки или копирования пользователями, не имеющими на это прав. После того как разрешения для файла ограничены с помощью IRM, ограничения доступа и использования применяются независимо от местоположения информации, так как разрешение для файла хранится в самом файле документа. С помощью AD RMS и IRM отдельные пользователи могут применять свои личные настройки, касающиеся передачи личных и конфиденциальных сведений. Они также помогут организации применять корпоративную политику для управления использованием и распространением конфиденциальных и личных сведений. Решения IRM, поддерживаемые службами AD RMS, используются для обеспечения следующих возможностей.

- Постоянные политики использования, которые остаются с информацией независимо от ее перемещения, отправки или пересылки.

- Дополнительный уровень конфиденциальности для защиты конфиденциальных данных — например, отчетов, спецификаций продуктов, сведений о клиентах и сообщений электронной почты — от намеренного или случайного попадания в чужие руки.

- Предотвращение несанкционированной пересылки, копирования, изменения, печати, передачи по факсу или вставки ограничиваемого содержимого авторизованными получателями.

- Предотвращение копирования ограничиваемого содержимого с помощью функции PRINT SCREEN в Microsoft Windows.

- Поддержка срока действия файла, предотвращающего просмотр содержимого документов по истечении заданного периода времени.

- Внедрение корпоративных политик, управляющих использованием и распространением содержимого в организации

Application Server

Сервер приложений предоставляет интегрированную среду для развертывания и выполнения пользовательских бизнес-приложений на базе сервера.

DHCP Server

DHCP — это технология «клиент-сервер», с помощью которой DHCP-серверы могут назначать или сдавать в аренду IP-адреса компьютерам и другим устройствам, являющимся DHCP-клиентами.Развертывание в сети DHCP-серверов обеспечивает автоматическое предоставление клиентским компьютерам и другим сетевым устройствам на базе IPv4 и IPv6 действительных IP-адресов и дополнительных конфигурационных параметров, необходимых данным клиентам и устройствам.Служба DHCP-сервера в Windows Server включает поддержку основанных на политике назначений и обработку отказов протокола DHCP.

DNS Server

Служба DNS — это иерархическая распределенная база данных, содержащая сопоставления доменных имен DNS с различными типами данных, таких как IP-адреса. Служба DNS позволяет использовать понятные имена, такие как www.microsoft.com, для облегчения нахождения компьютеров и других ресурсов в сетях, работающих на базе протокола TCP/IP. Служба DNS в Windows Server обеспечивает дополнительную улучшенную поддержку Модулей безопасности DNS (DNSSEC), включая регистрацию в сети и автоматизированное управление параметрами.

FAX Server

Факс-сервер отправляет и получает факсы, а также дает возможность управлять ресурсами факса, такими как задания, настройки, отчеты и факс-устройства на вашем факс-сервере.

File and Storage Services

Администраторы могут использовать роль «Файловые службы и службы хранилища» для настройки нескольких файловых серверов и их хранилищ, а также для управления этими серверами с помощью диспетчера серверов или Windows PowerShell. Некоторые конкретные приложения включают следующие функции.

- Рабочие папки. Использовать, чтобы разрешить пользователям хранение рабочих файлов и доступ к ним на личных компьютерах и устройствах помимо корпоративных ПК. Пользователи получают удобное место для хранения рабочих файлов и доступа к ним из любого места. Организации контролируют корпоративные данные, храня файлы на централизованно управляемых файловых серверах и при необходимости задавая политики устройств пользователей (такие как шифрование и пароли блокировки экрана).

- Дедупликация данных. Использовать для снижения требований к месту на диске для хранения файлов, экономя средства на хранилище.

- Сервер цели iSCSI. Использовать для создания централизованных, программных и аппаратно-независимых дисковых подсистем iSCSI в сетях хранения данных (SAN).

- Дисковые пространства. Использовать для развертывания хранилища с высоким уровнем доступности, отказоустойчивого и масштабируемого за счет применения экономичных стандартизованных в отрасли дисков.

- Диспетчер серверов. Использовать для удаленного управления несколькими файловыми серверами из одного окна.

- Windows PowerShell. Использовать для автоматизации управления большинством задач администрирования файловых серверов.

Hyper-V

Роль Hyper-V позволяет создавать виртуализованную вычислительную среду с помощью технологии виртуализации, встроенной в Windows Server, и управлять ею. При установке роли Hyper-V выполняется установка необходимых компонентов, а также необязательных средств управления. В число необходимых компонентов входят низкоуровневая оболочка Windows, служба управления виртуальными машинами Hyper-V, поставщик виртуализации WMI и компоненты виртуализации, такие как шина VMbus, поставщик службы виртуализации (VSP) и драйвер виртуальной инфраструктуры (VID).

Network Policy and Access Services

Службы сетевой политики и доступа предоставляют следующие решения для сетевых подключений:

- Защита доступа к сети — это технология создания, принудительного применения и исправления политик работоспособности клиента. С помощью защиты доступа к сети системные администраторы могут устанавливать и автоматически применять политики работоспособности, которые включают в себя требования к программному обеспечению, обновлениям для системы безопасности и другие параметры. Для клиентских компьютеров, не соответствующих требованиям политики работоспособности, можно ограничить доступ к сети до тех пор, пока их конфигурация не будет обновлена в соответствии с требованиями политики.

- Если развернуты точки беспроводного доступа с поддержкой 802.1X, вы можете использовать сервер политики сети (NPS) для развертывания методов аутентификации на основе сертификатов, которые более безопасны, чем аутентификация на основе паролей. Развертывание оборудования с поддержкой 802.1X с сервером NPS позволяет обеспечить аутентификацию пользователей интрасети до того, как они смогут подключиться к сети или получить IP-адрес от DHCP-сервера.

- Вместо того чтобы настраивать политику доступа к сети на каждом сервере доступа к сети, можно централизованно создать все политики, в которых будут определены все аспекты запросов на сетевое подключение (кто может подключаться, когда разрешено подключение, уровень безопасности, который необходимо использовать для подключения к сети).

Print and Document Services

Службы печати и документов позволяют централизовать задачи сервера печати и сетевого принтера. Эта роль также позволяет получать отсканированные документы с сетевых сканеров и передавать документы в общие сетевые ресурсы — на сайт Windows SharePoint Services или по электронной почте.

Remote Access

Роль сервера удаленного доступа представляет собой логическую группу следующих технологий сетевого доступа.

- DirectAccess

- Маршрутизация и удаленный доступ

- Прокси-сервер веб-приложения

Эти технологии являются службами ролей роли сервера удаленного доступа. При установке роли сервера удаленного доступа можно установить одну или несколько служб ролей, запустив мастер добавления ролей и компонентов.

В Windows Server роль сервера удаленного доступа обеспечивает возможность централизованного администрирования, настройки и наблюдения за службами удаленного доступа DirectAccess и VPN со службой маршрутизации и удаленного доступа (RRAS). DirectAccess и RRAS можно развернуть на одном пограничном сервере и управлять ими с помощью команд Windows PowerShell и консоли управления (MMC) удаленного доступа.

Remote Desktop Services