Обновлено 23.06.2019

Постановка задачи

Разобрать все методы, позволяющие вам включать RDP доступ на Windows системах, понимать какие ключи реестра за это отвечают и как это можно применять на практике.

Методы активации доступа по RDP

Я могу выделить вот такие способы:

- Классический метод с использованием оснастки свойств системы Windows

- С помощью оболочки и командлетов PowerShell

- Удаленное включение, через реестр Windows

- Через GPO политику

Как удаленно включить RDP

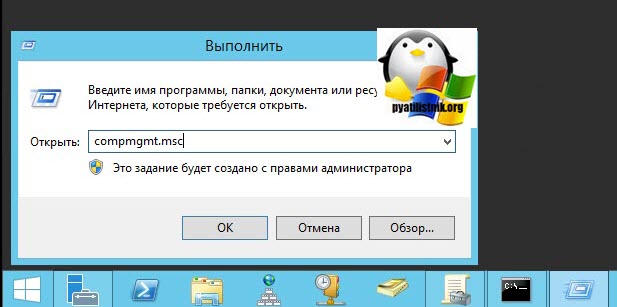

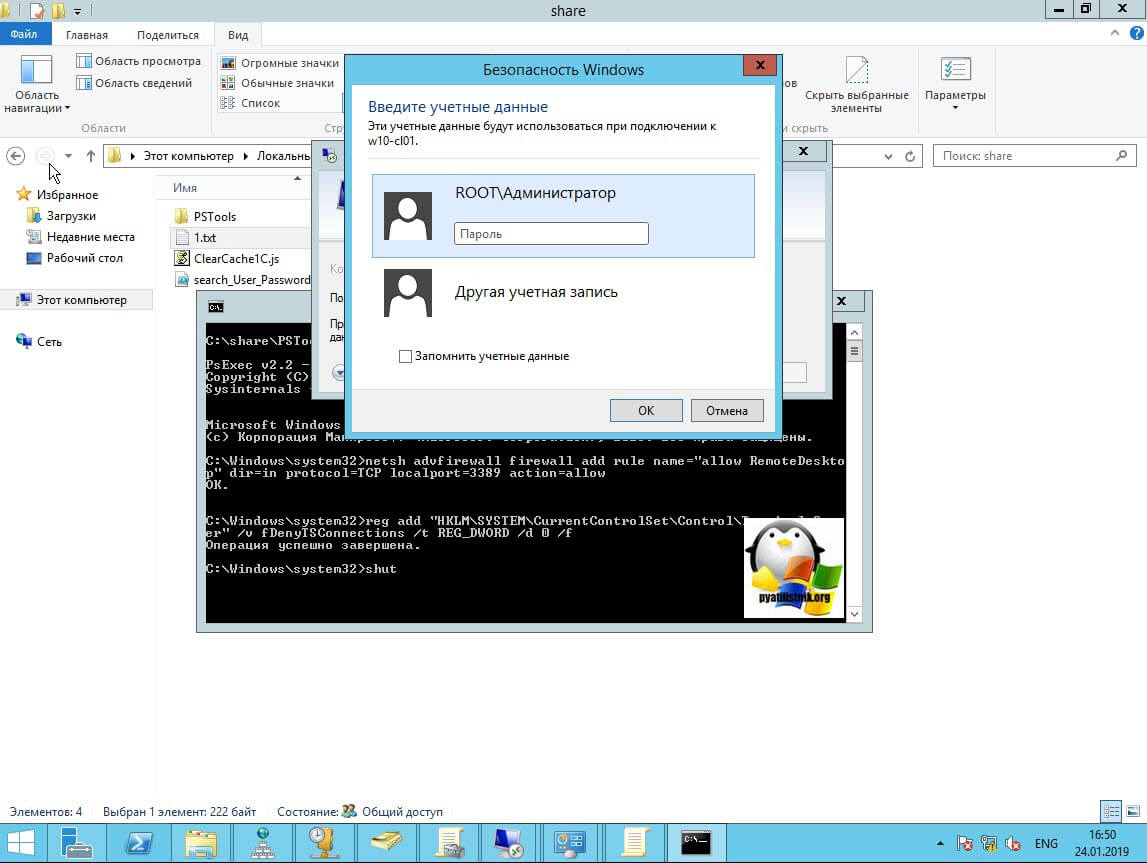

И так начну с более интересного метода. Предположим, что у вас есть сервер или компьютер, от которого у вас есть учетные данные для входа, но не активен вход через удаленный рабочий стол. И вам хотели бы его активировать. Делается все это просто. Тут мы воспользуемся удаленным доступом через консоль. Откройте окно выполнить (Сочетание клавиш WIN и R одновременно) и в открывшемся окне введите:

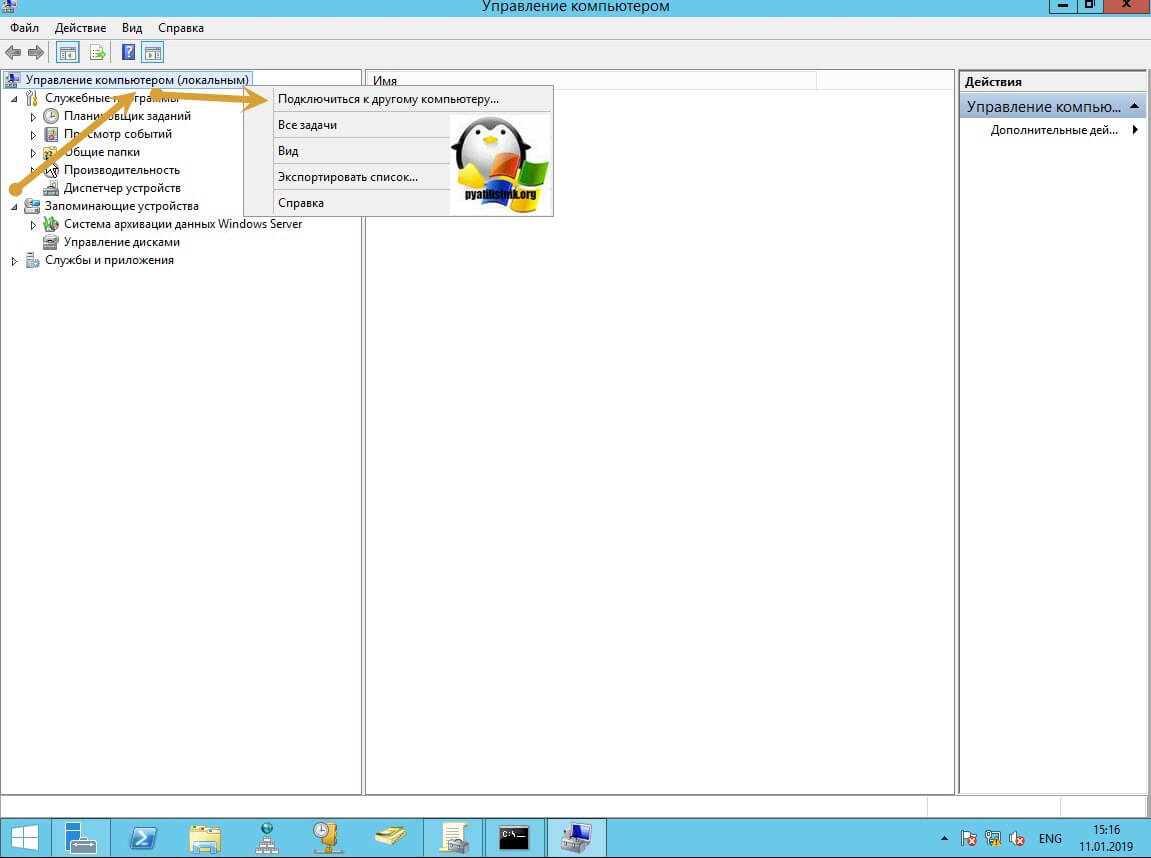

Далее щелкаете по корню «Управление компьютера (локальным)» правым кликом и в открывшемся окне выберите пункт «Подключиться к другому компьютеру»

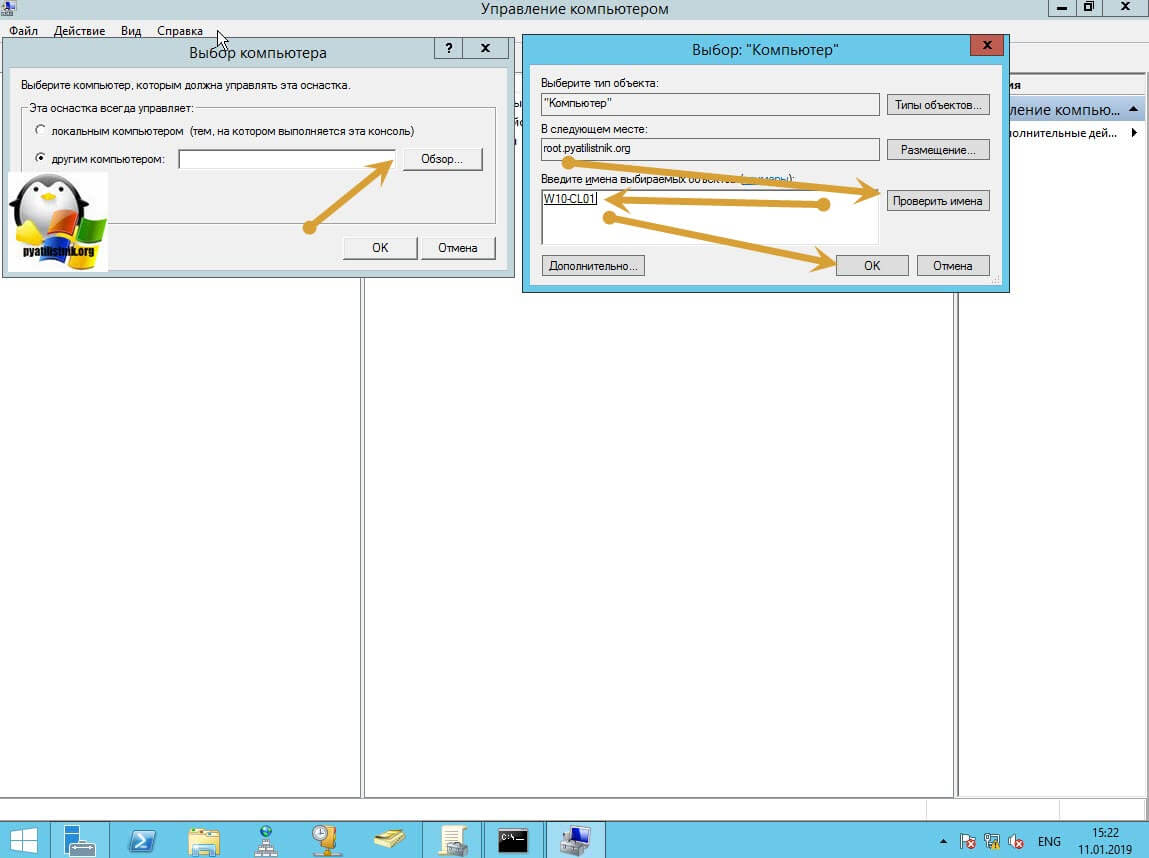

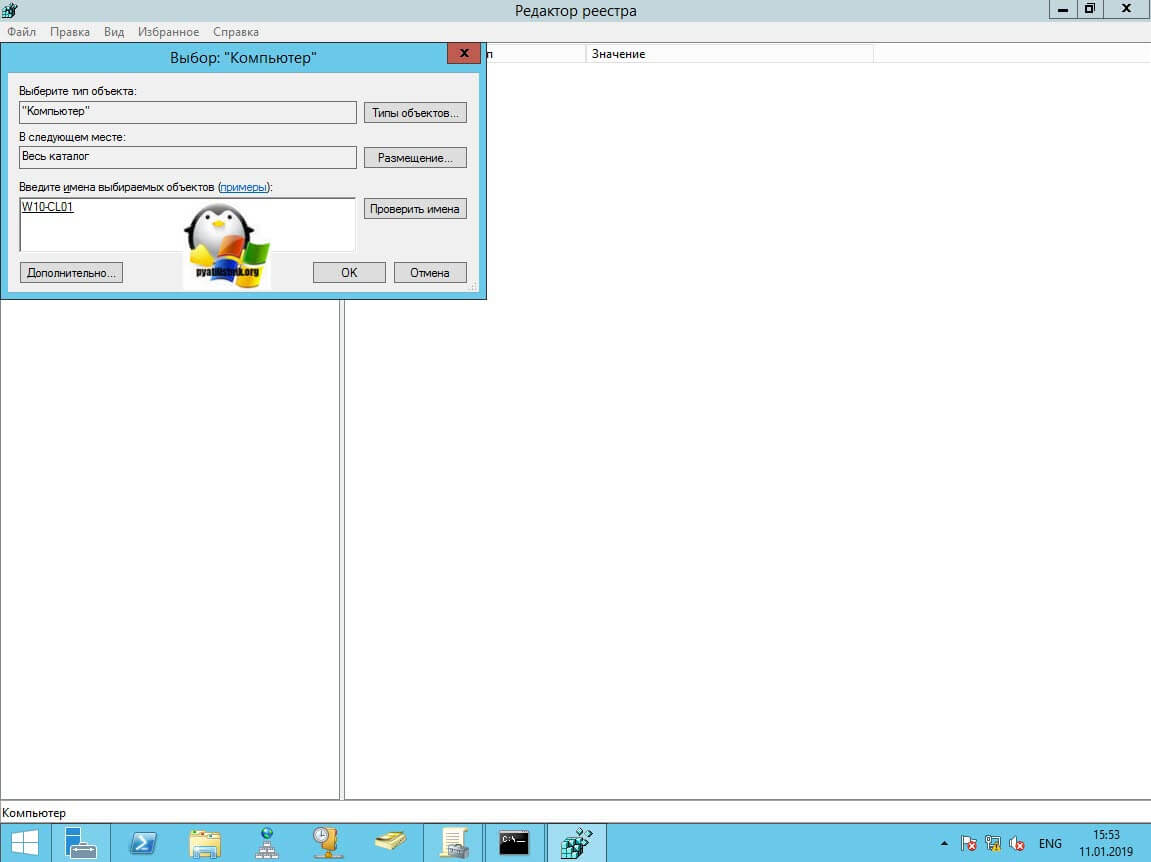

В окне выбора компьютера, вам необходимо нажать кнопку «Обзор», которое откроет второе окошко, где нужно выбрать необходимый компьютер, так как у меня доменная сеть, то мне еще проще. В моем примере это будет компьютер с операционной системой Windows 10 под DNS-именем W10-CL01. Нажимаем ок.

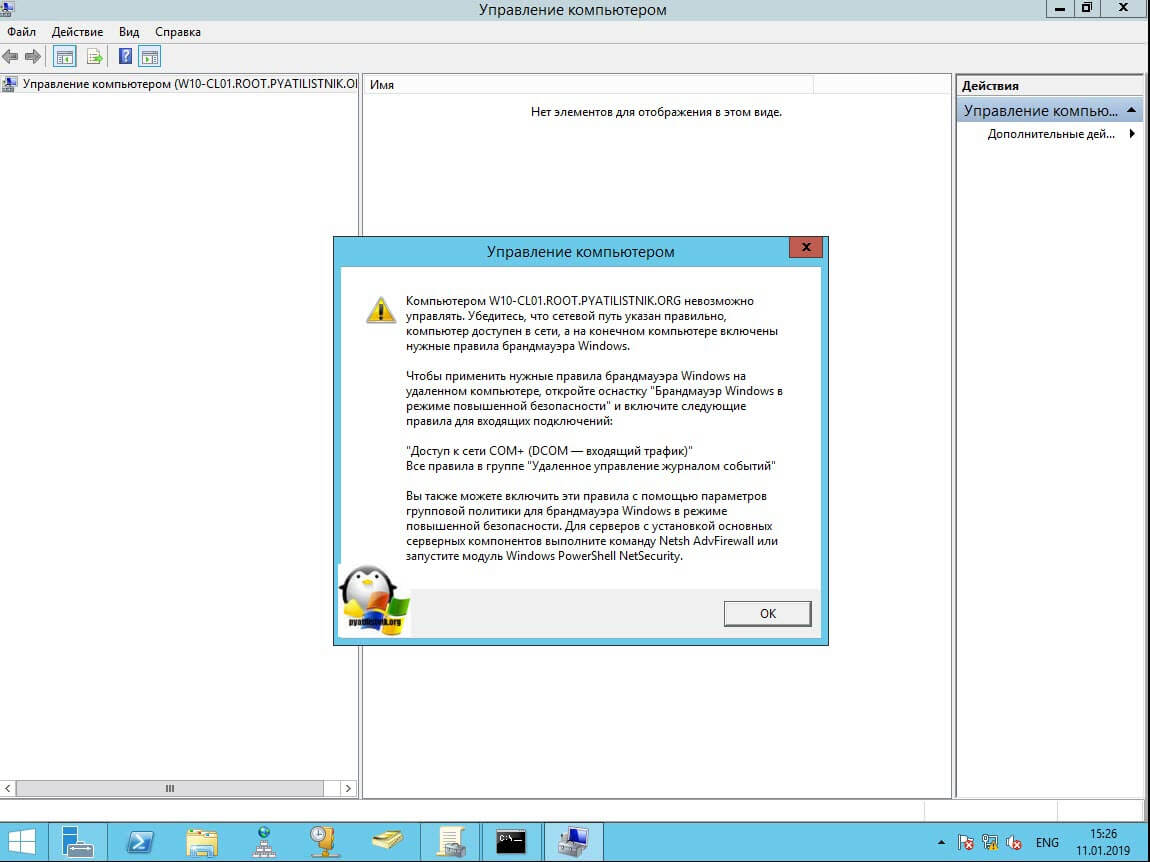

У вас будет произведено подключение к данному компьютеру. Если у вас выскочит ошибка:

Компьютером невозможно управлять. Убедитесь, что сетевой путь указан правильно, компьютер доступен в сети, а на конечном компьютере включены нужные правила брандмауэра Windows

В данном случае, нужно проверить две вещи:

- Доступен ли компьютер по сети, для этого проведите элементарный ping компьютера.

- Это нужно на этом компьютере в брандмауэре Windows разрешить «Удаленное управление журналом событий»

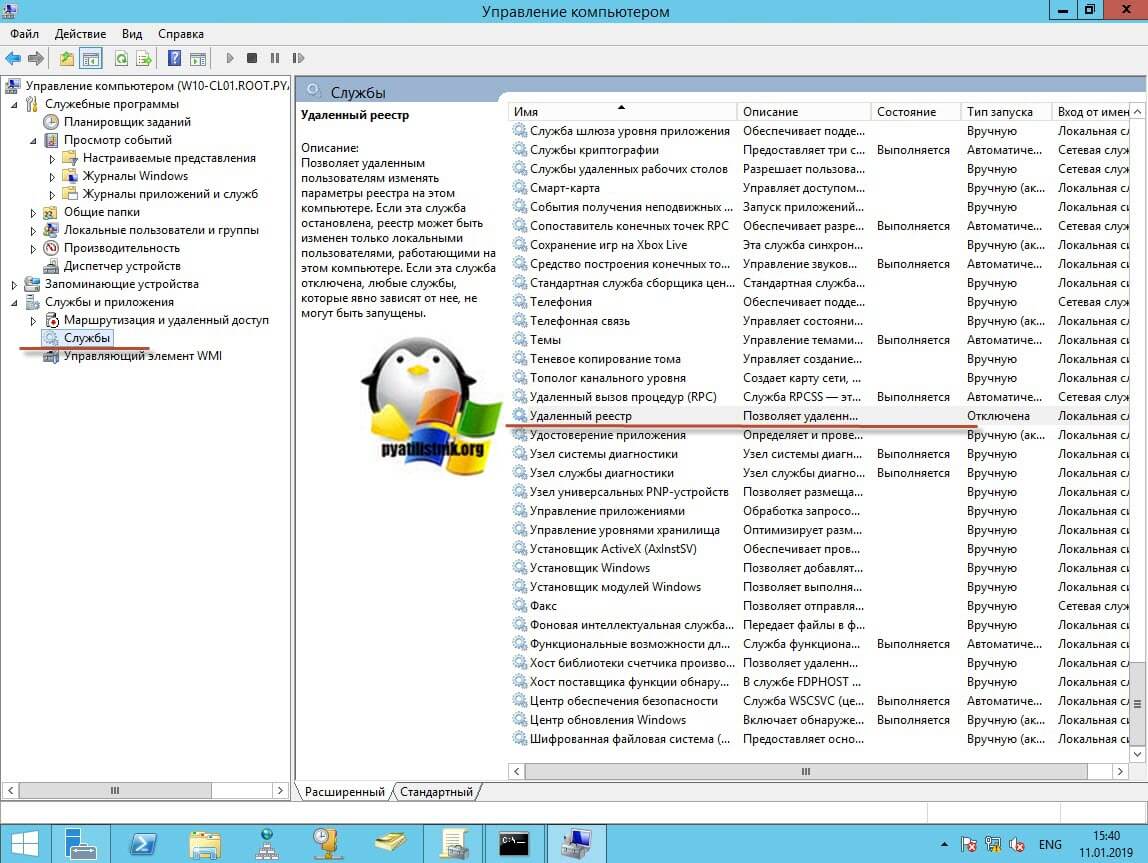

Про то как локально разрешать в брандмауэре службы и порты я говорил, посмотрите по ссылке. Если доступа нет, сделать, это локально, то ниже я приведу пример, как это сделать удаленно. Когда вы подключились к нужному компьютеру или серверу, вам необходимо перед удаленным включением RDP доступа, удостовериться, что у вас на вкладке службы, в активном состоянии запущен сервис «Удаленный реестр».

Вы так же можете из локальной оснастки «Службы», подключиться к удаленной, для этого в окне «Выполнить» введите services.msc и в открывшемся окне щелкните по корню правым кликом, где выберите соответствующий пункт

В моем примере я подключился к удаленным службам, через управление компьютером.

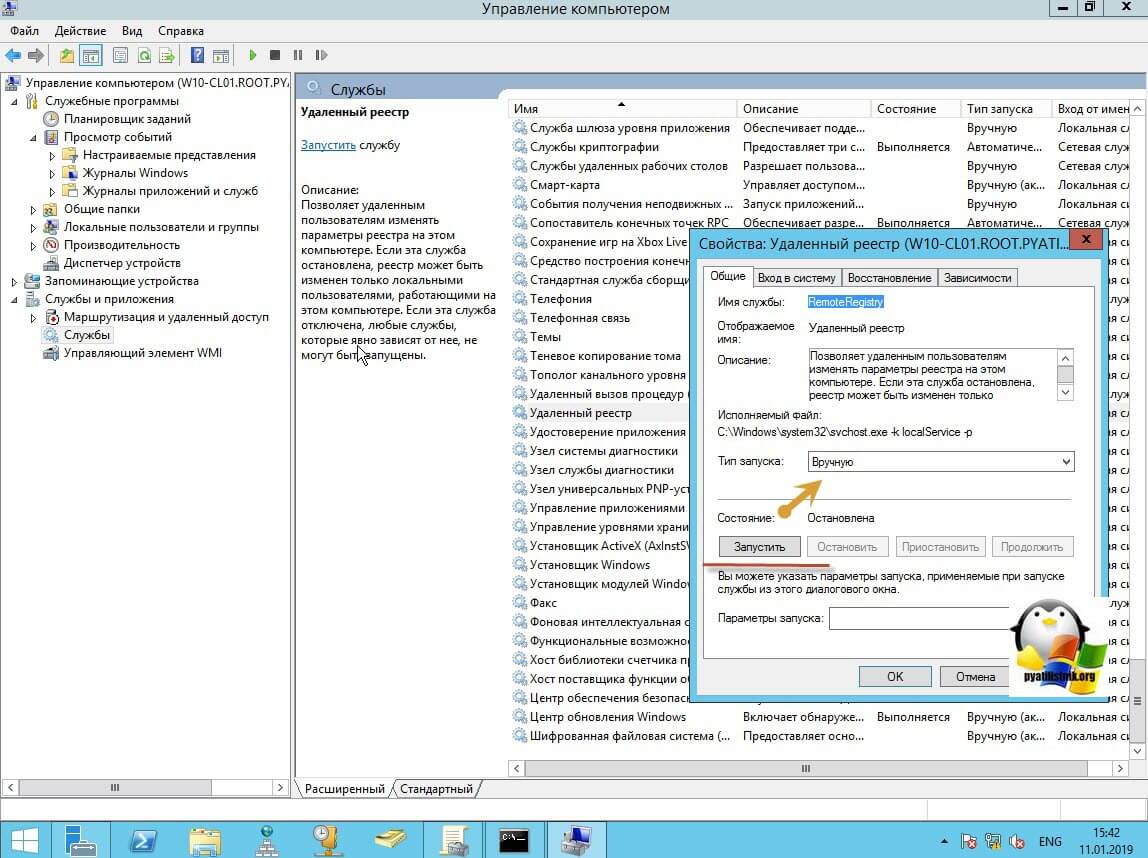

Если этого не сделать, то подключиться к реестру не получиться, и вы не сможете включить RDP по сети. Переходим в свойства данной службы и в типе запуска выставите вручную, после чего нажмите применить. После этого у вас станет активной кнопка запуска, нажимаем ее и проверяем, что сервис стартанул. После этого переходим к редактированию реестра по локальной сети.

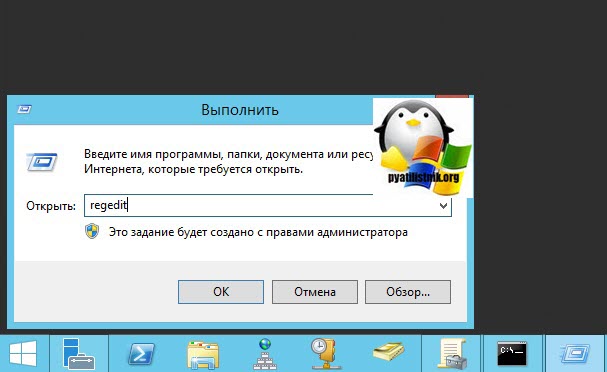

В окне выполнить введите regedit и у вас откроется реестр Windows .

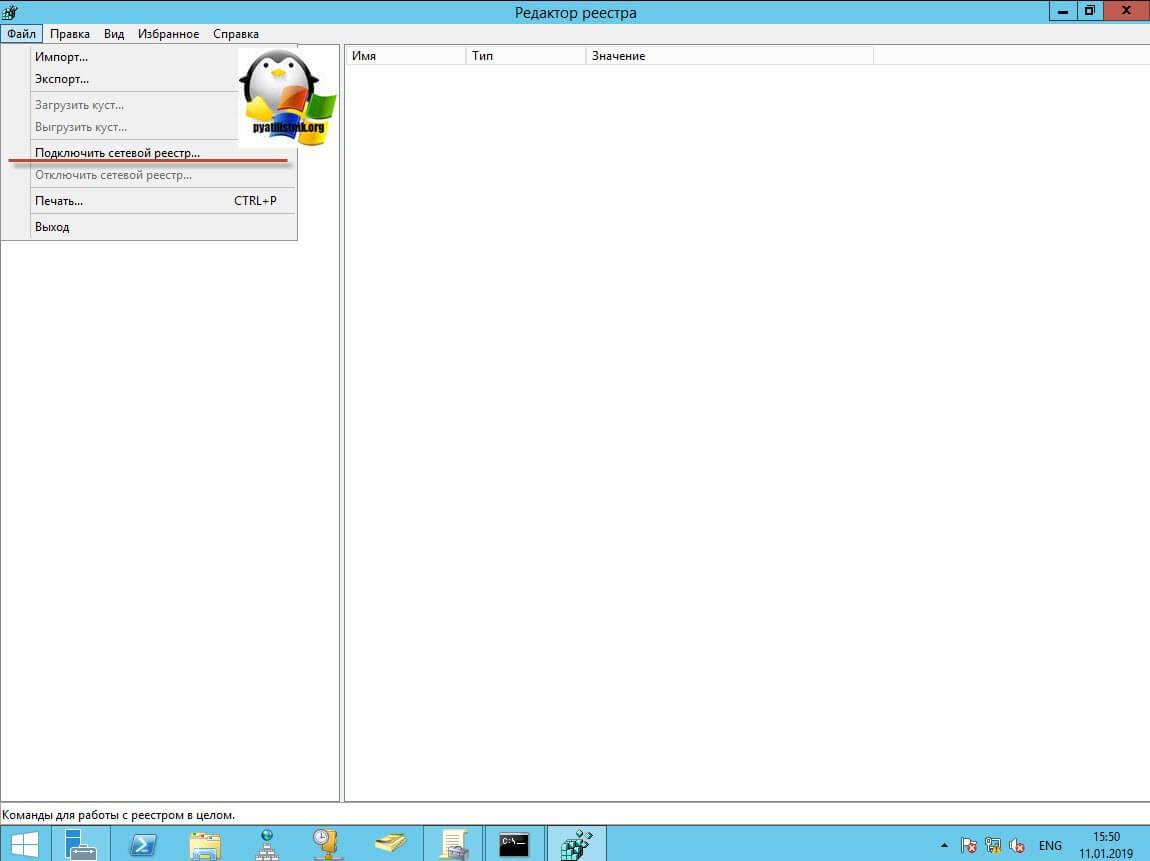

В самом верху есть меню файл, открыв его вам необходимо найти пункт «Подключить сетевой реестр».

У вас откроется окно поиска, где вам необходимо найти нужный вам сетевой компьютер или сервер, после чего нажать ок.

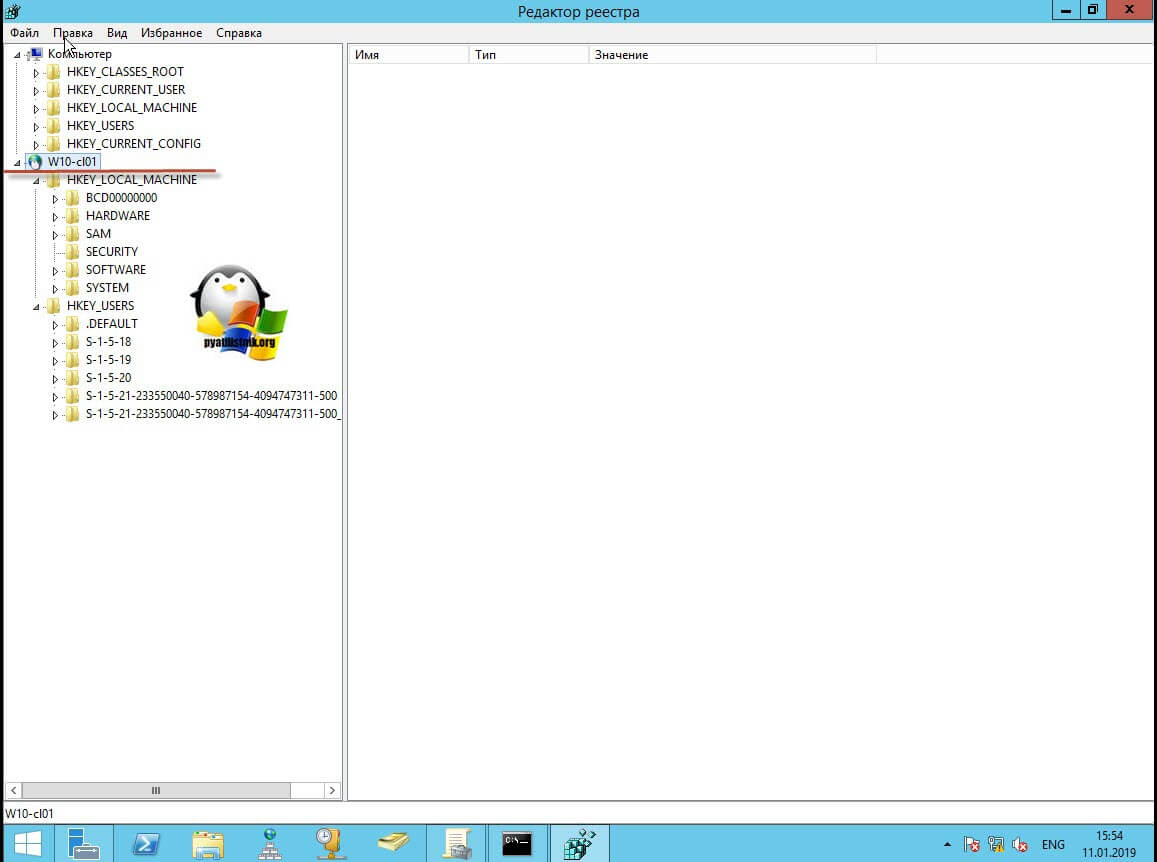

В итоге у вас в окне редактора реестра Windows появится еще один куст. Именно через данный реестр вы включите RDP службу на удаленной системе.

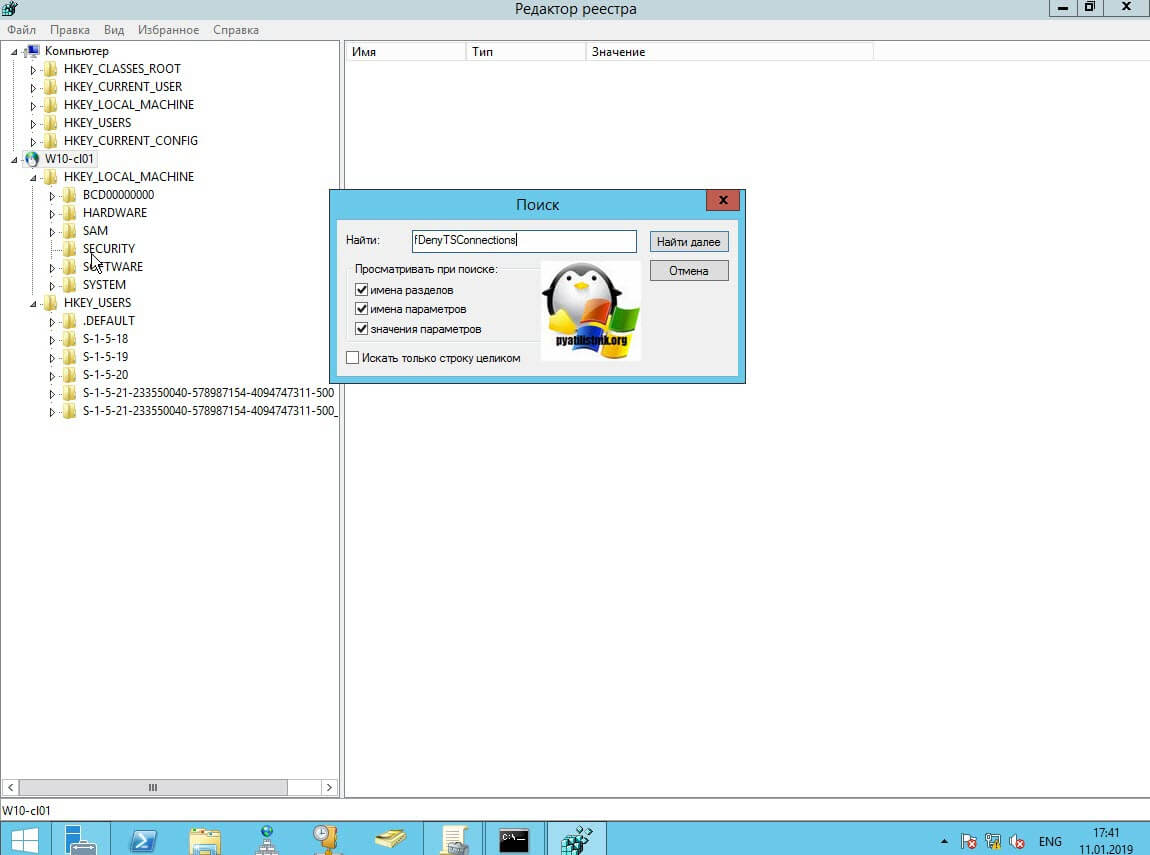

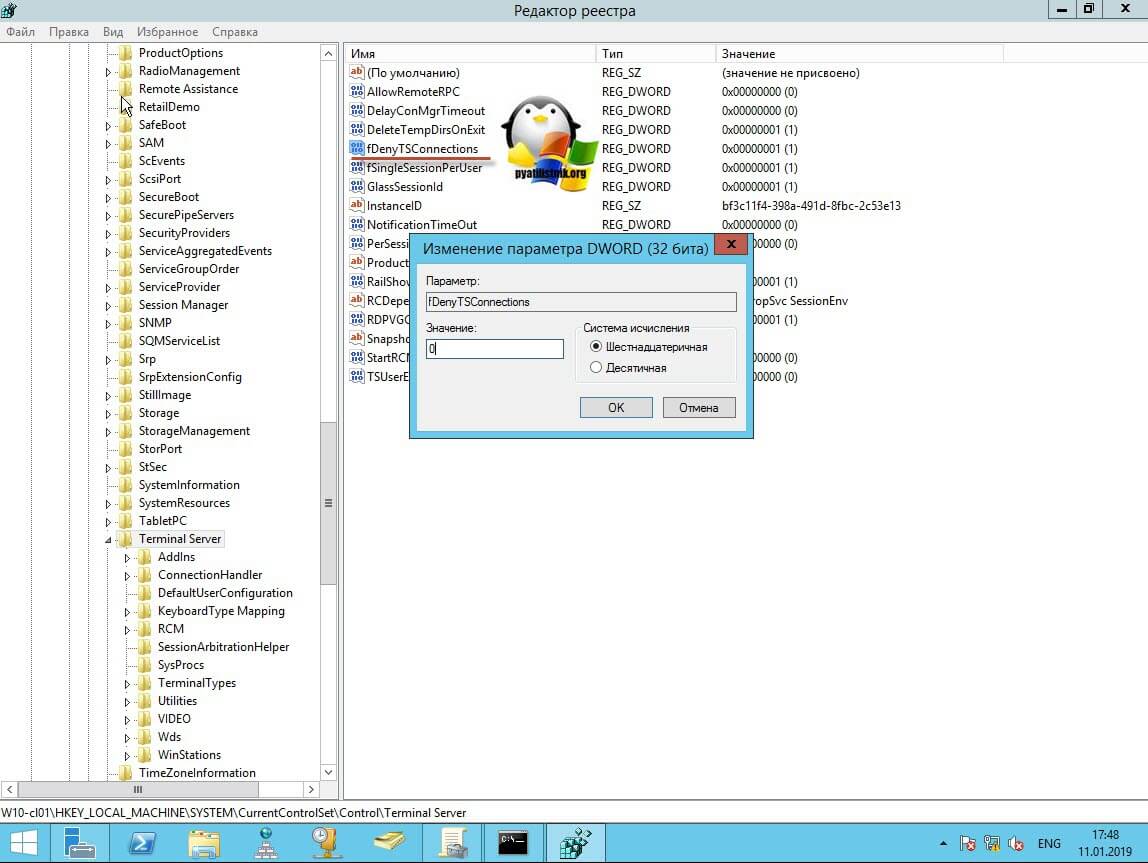

Теперь выбираем корень сетевого реестра Windows и нажимаем кнопку CTRL+F, у вас откроется форма поиска по нему. Тут вам необходимо найти ключ fDenyTSConnections.

Он также по сути должен лежать по пути:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerfDenyTSсonnections

Где ключу fDenyTSConnections вам необходимо изменить значение с 1 на 0, чтобы включить RDP доступ к удаленному компьютеру.

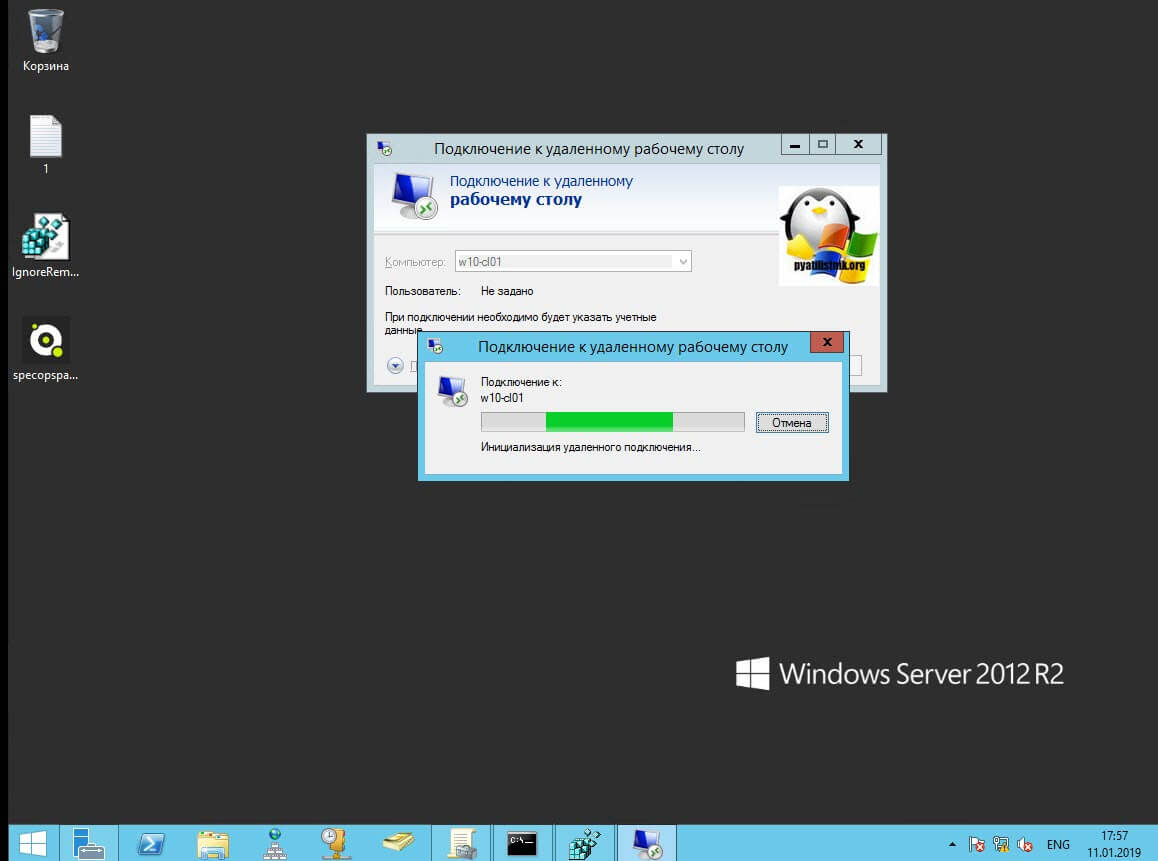

Пробуем произвести подключение, для этого откройте клиента подключения к удаленному рабочему столу (mstsc) и смотрим результат.

Если у вас будут закрыты порты, то вы увидите вот такую картину. При попытке подключиться у вас будет висеть инициализация удаленного подключения.

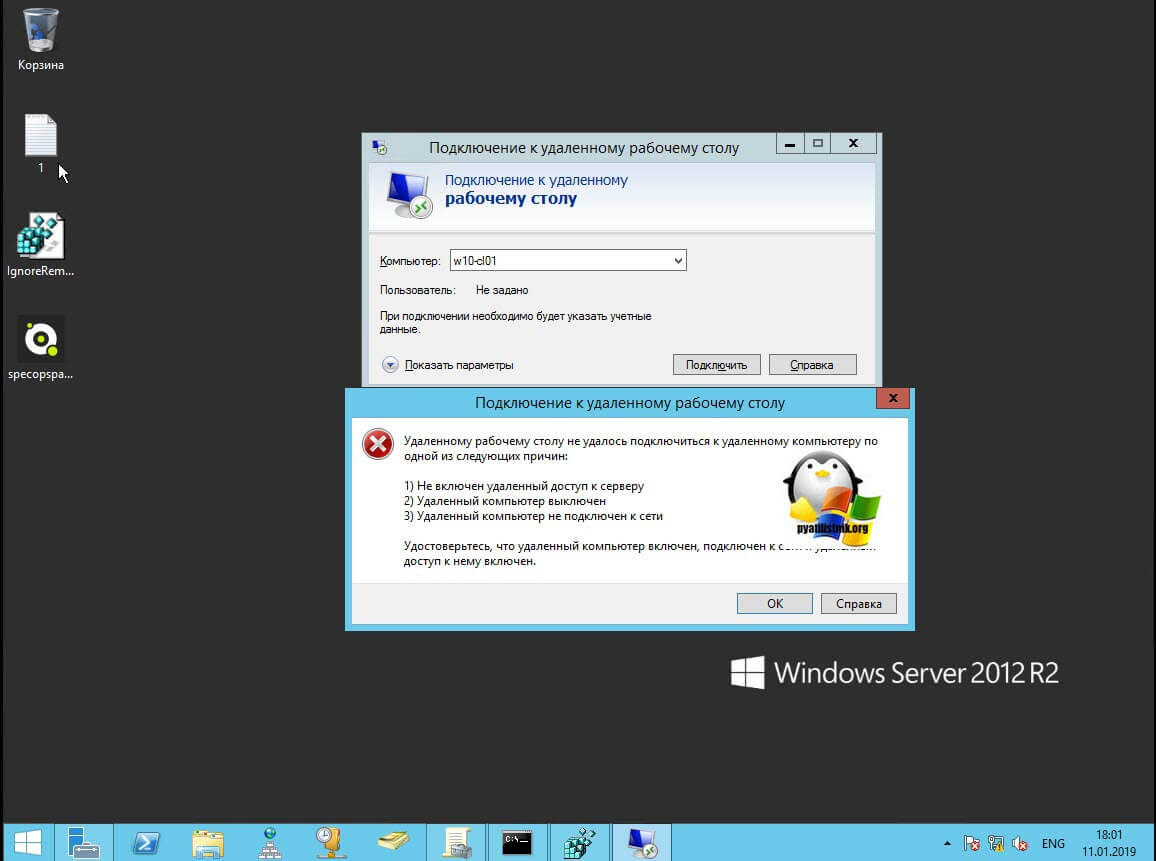

После чего вы увидите ошибку:

- Удаленному рабочему столу не удается подключиться к удаленному компьютеру по одной из следующих причин:

Не включен удаленный доступ к серверу - Удаленный компьютер выключен

- Удаленный компьютер не подключен к сети

Удостоверьтесь, что удаленный компьютер включен, подключен к сети и удаленный доступ к нему включен

Напоминаю, что вы можете проверить доступность порта , через утилиту Telnet. Проверять нам нужно порт 3389. Вероятнее всего он не ответит. Как я и писал выше откроем порты и создадим правило в брандмауэре. Для этого мы воспользуемся утилитой PSTools.

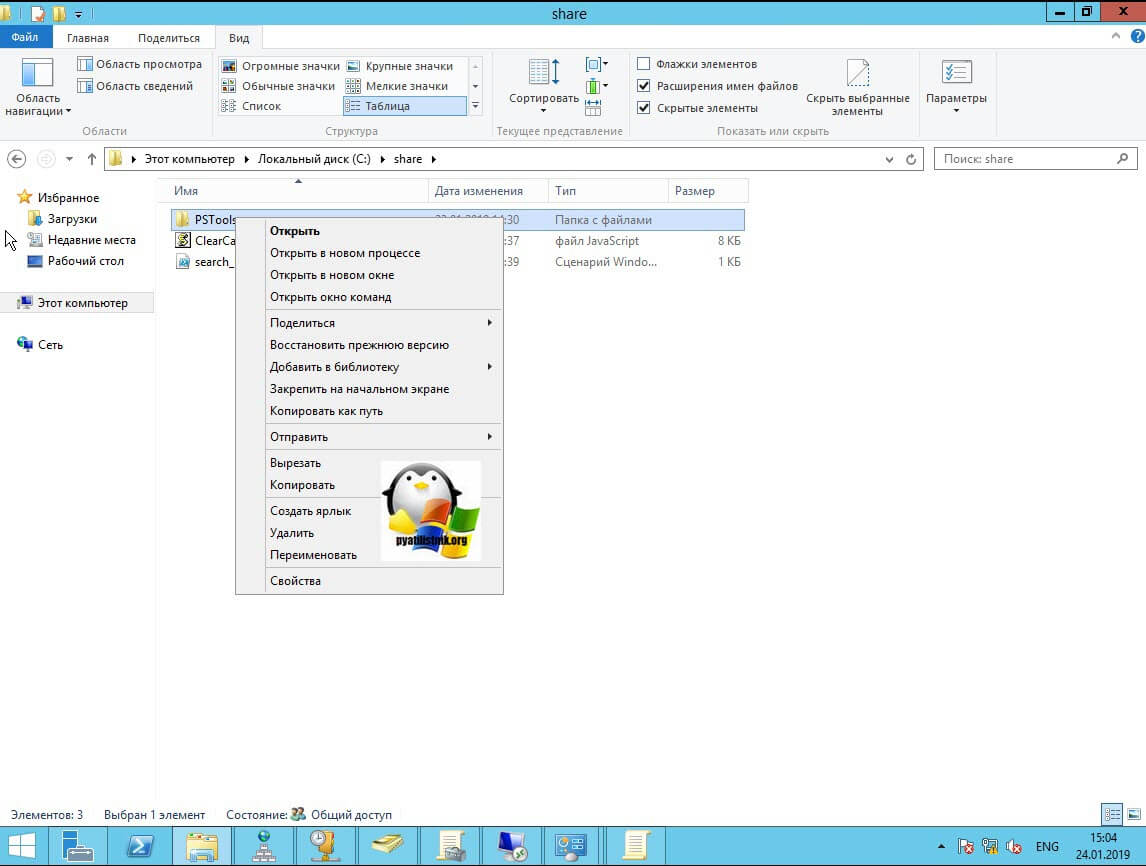

скачать PSTools с сайта Microsoft https://technet.microsoft.com/ru-ru/sysinternals/pstools.aspx?f=255&MSPPError=-2147217396

На выходе у вас будет архив с утилитами, который нужно будет распаковать через архиватор. Когда вы распакуйте его, зажмите клавишу Shift и кликните правым кликом по папке PSTools. Из контекстного меню выберите пункт «Открыть окно команд».

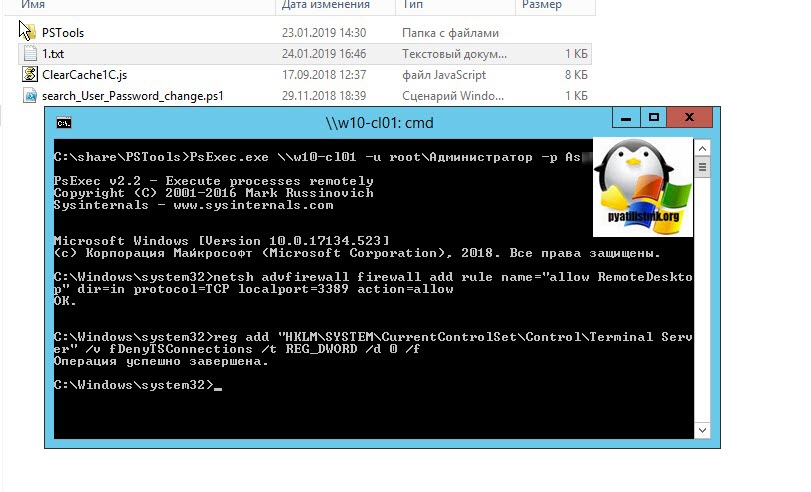

Введите вот такую команду:

PsExec.exe \IP-адрес или DNS-имя компьютера -u domainлогин -p пароль cmd

Мой пример: PsExec.exe \w10-cl01 -u rootАдминистратор -p пароль cmd

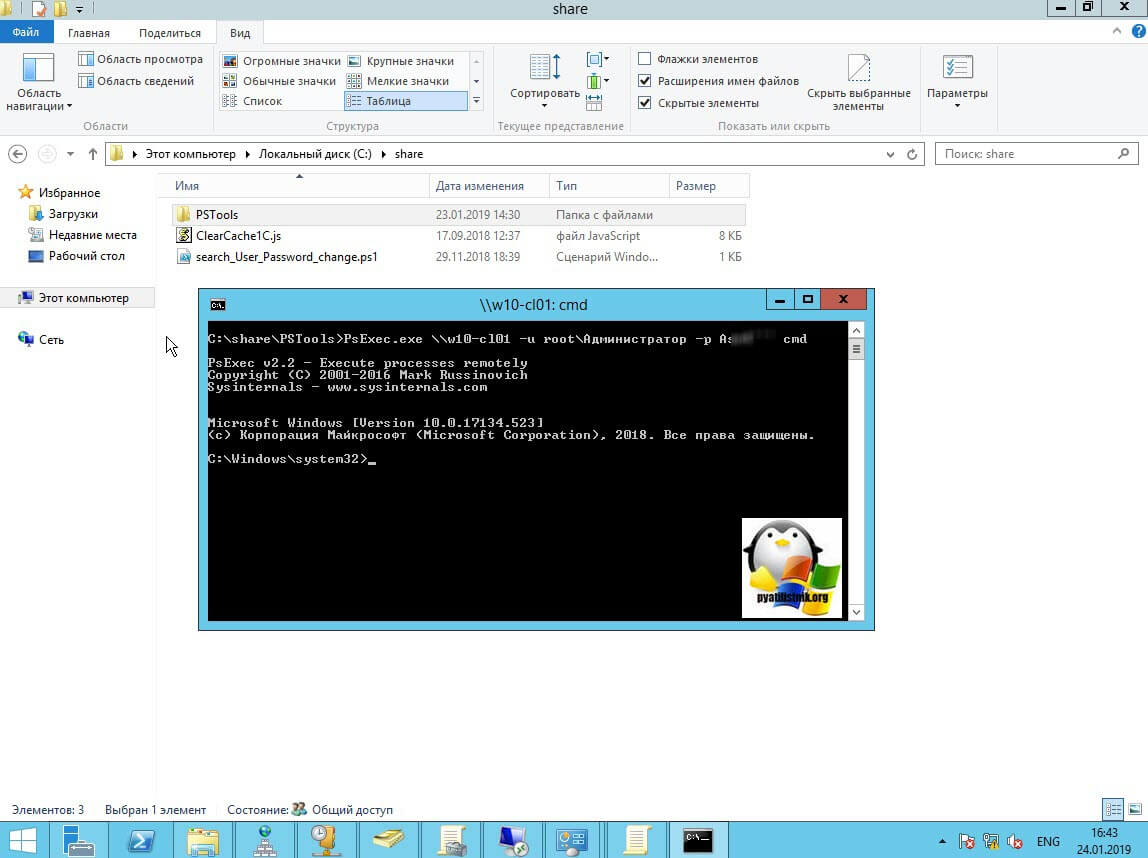

В итоге у вас будет произведено подключение к удаленному компьютеру, вы увидите в заголовке \dns-имя: cmd. Это означает, что вы успешно подключены.

Далее вступает утилита командной строки netsh, благодаря ей мы создадим правило разрешающее входящие подключения по RDP.

netsh advfirewall firewall add rule name=»allow RemoteDesktop» dir=in protocol=TCP localport=3389 action=allow

Если вы до этого не включали через реестр доступ к удаленному рабочему столу, то так же это можно выполнить в PsExec.exe:

reg add «HKLMSYSTEMCurrentControlSetControlTerminal Server» /v fDenyTSConnections /t REG_DWORD /d 0 /f

По идее все должно работать сразу и без перезагрузки, но если она требуется, то выполните команду:

Классический метод включения удаленного рабочего стола

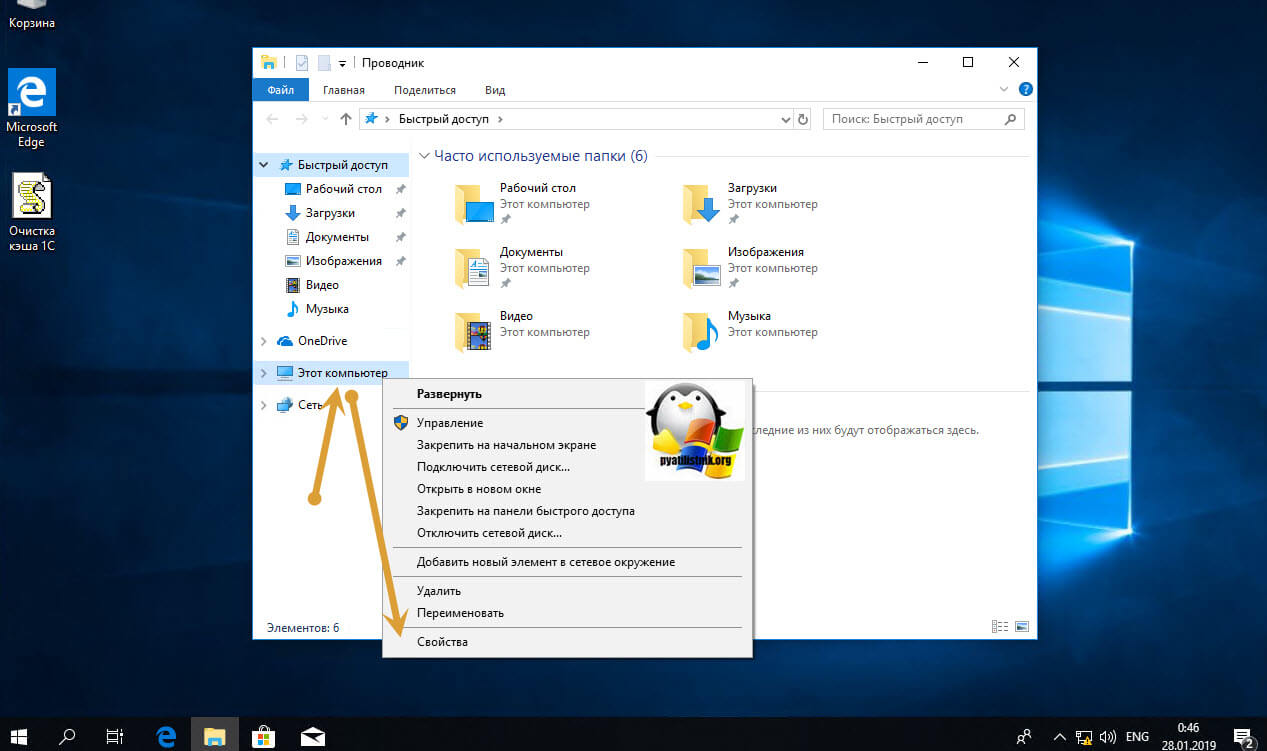

С удаленным включением служб RDP мы разобрались, теперь напомню для новичков, как можно локально его активировать. По умолчанию данная служба, как я и писал не работает. Чтобы это исправить есть два метода. Универсальный метод для любой версии Windows, я буду показывать на десятке, но для семерки, восьмерки, все будет одинаково. Откройте проводник Windows. Найдите в левой части объект «Этот компьютер (Мой компьютер)». Кликните по нему правым кликом и из контекстного меню перейдите в пункт «Свойства».

У вас откроется окно система. В правой части нажмите пункт «Настройка удаленного доступа», которое вызовет окно свойств системы. НА вкладке «Удаленный доступ», чтобы активировать службы удаленных рабочих столов Windows, вам нужно активировать пункт «Разрешить удаленные подключения к этому компьютеру». После этого у вас в системе сразу будет работать RDP доступ.

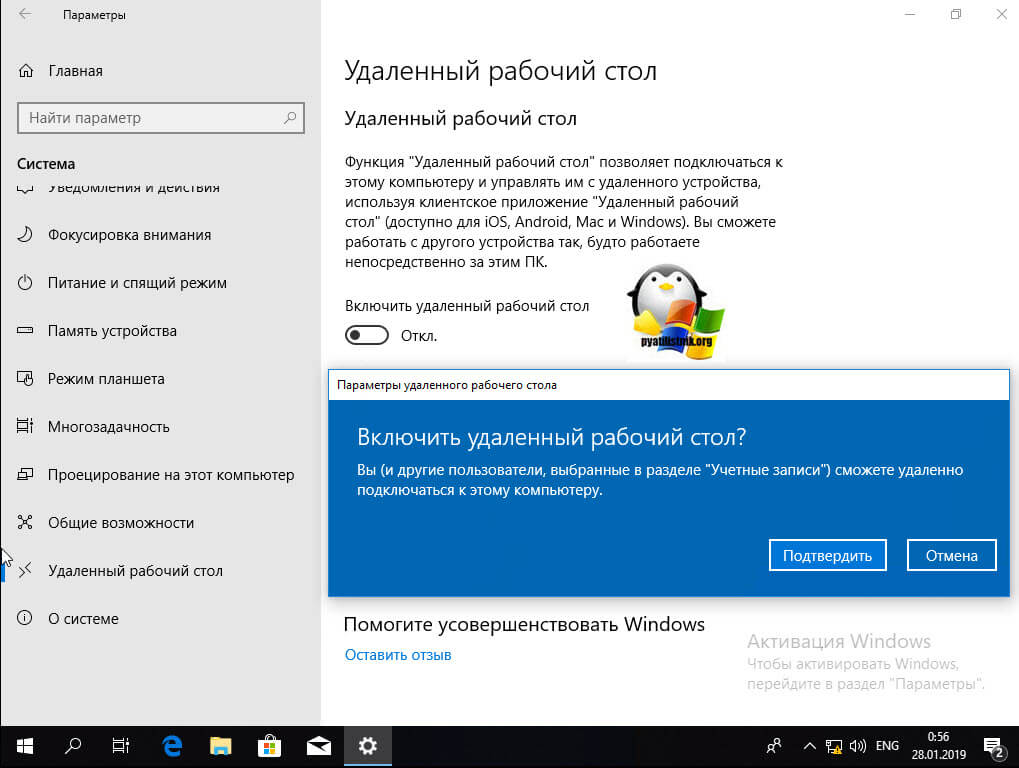

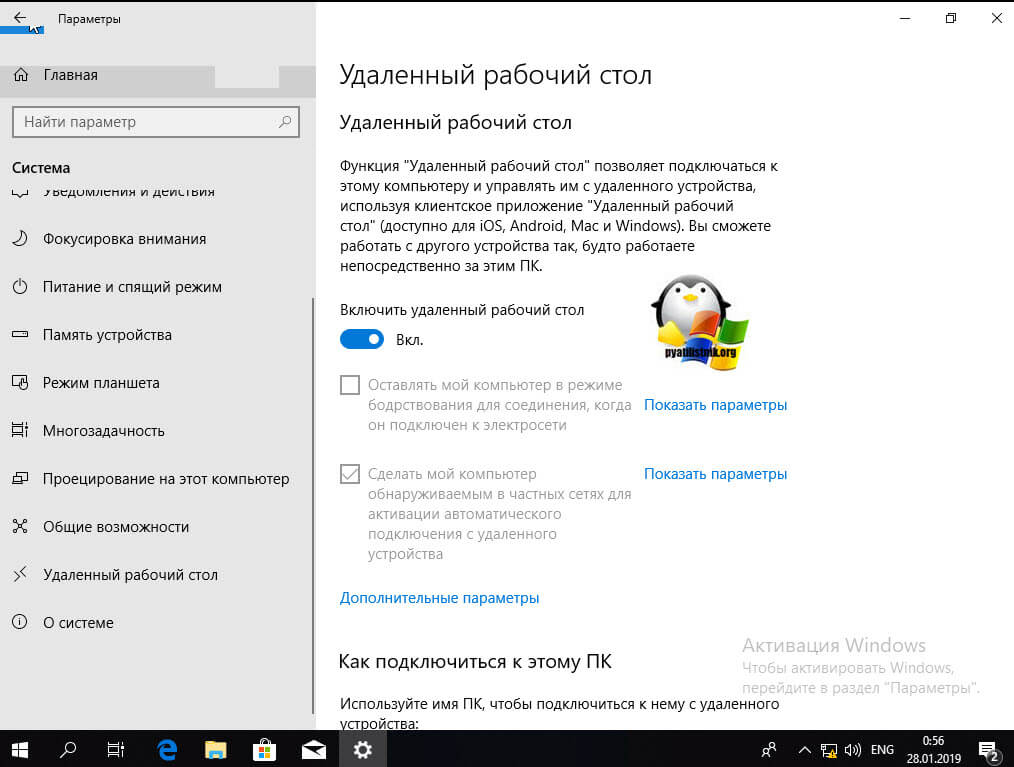

А вот метод исключительно для Windows 10 или Windows Server 2016 и выше. Вы открываете параметры Windows. Переходите в пункт система. В системе будет пункт «Удаленный рабочий стол». Активируем ползунок «Включить удаленный рабочий стол». Выскочит окно с подтверждением, говорим «Подтвердить».

Все функционал RDP активен, можно подключаться с других компьютеров. Данный метод по сути ставит все тужу галку, что мы видели и в классическом окне системы.

Этот подход можно с натяжкой назвать удаленным методом включения RDP, так как на той стороне вам потребуются руки которыми вы будите управлять по телефоны.

Как включить удаленный рабочий стол (RDP) через PowerShell

Открываем на компьютере, где необходимо включить RDP службу оснастку PowerShell.

Первая команда активирует галку «Разрешить удаленные подключения к этому компьютеру»

(Get-WmiObject Win32_TerminalServiceSetting -Namespace rootcimv2TerminalServices).SetAllowTsConnections(1,1)

Вторая команда активирует галку «Разрешить подключение только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети»

(Get-WmiObject -Class «Win32_TSGeneralSetting» -Namespace rootcimv2TerminalServices -Filter «TerminalName=’RDP-tcp'»).SetUserAuthenticationRequired(0)

Третья команда, включает правило в Брандмауэре

Enable-NetFirewallRule -DisplayGroup «Remote Desktop»

Данные команды вы можете собрать в скрипт и распространить его через групповую политику при включении компьютера или автологоне пользователя.

Как удаленно включить RDP через групповую политику

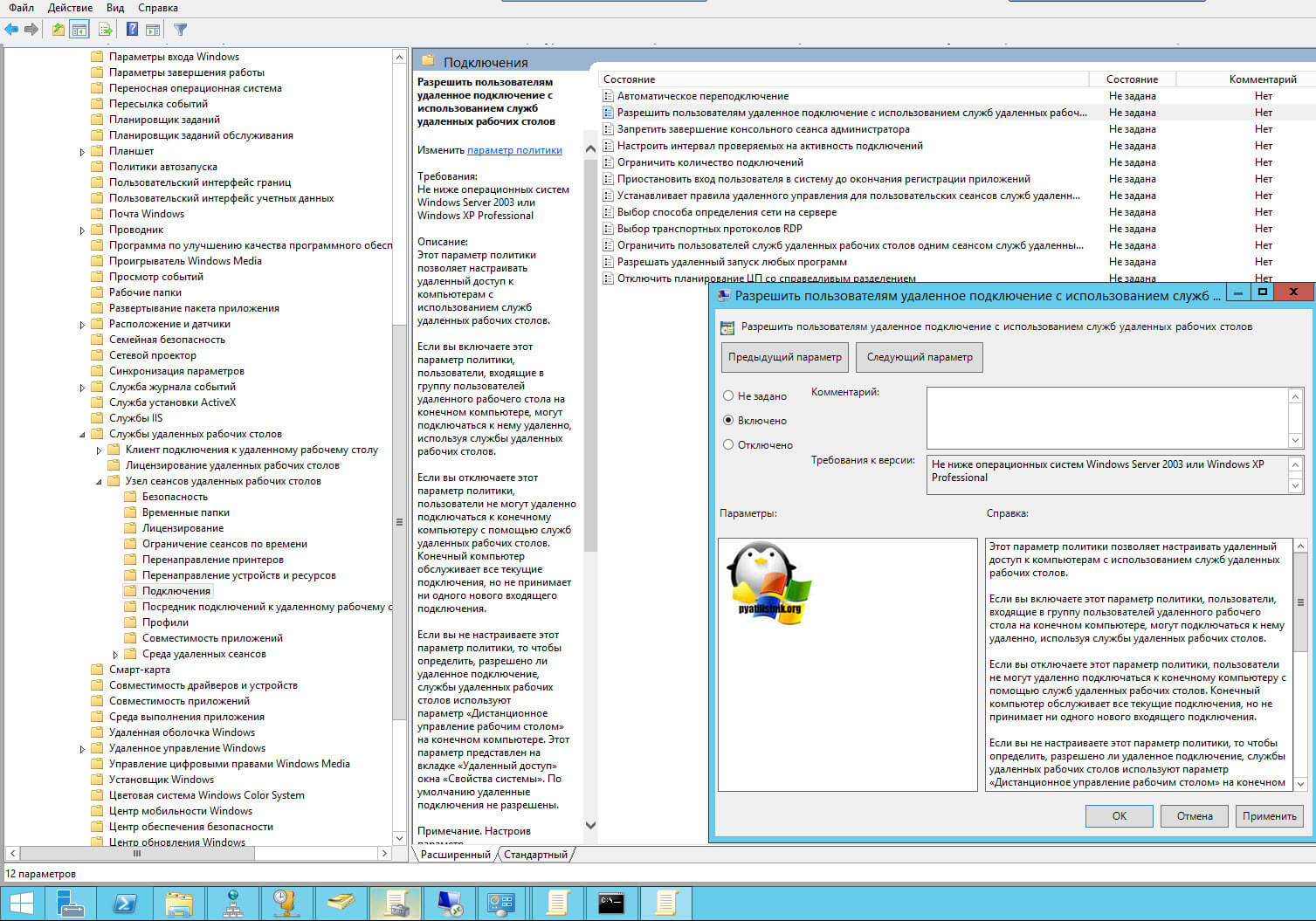

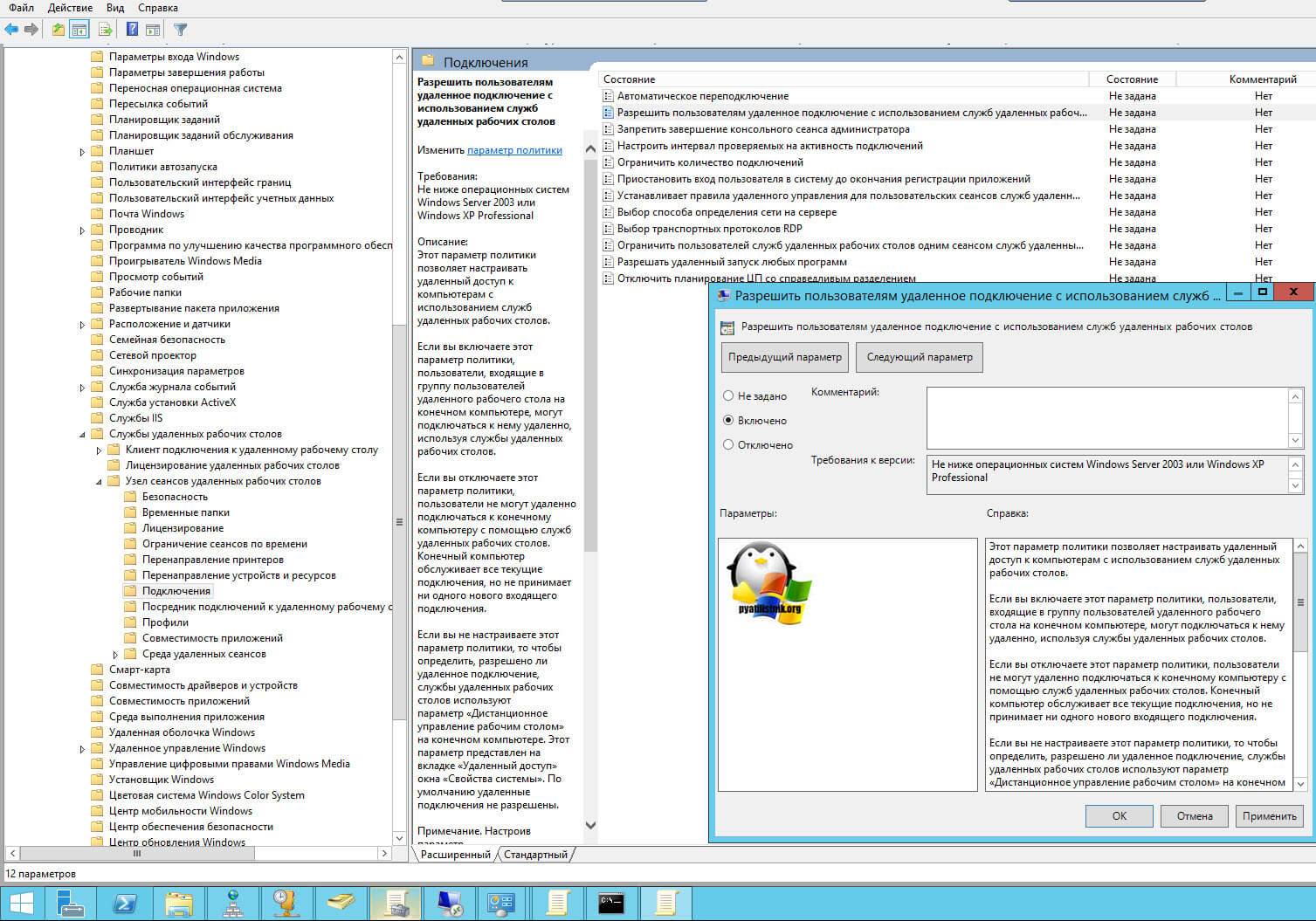

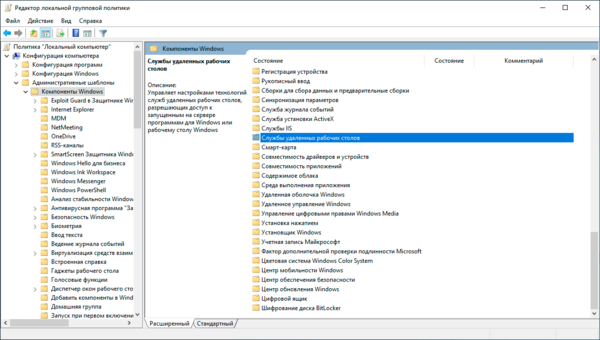

Данный метод включения удаленного рабочего стола на нужном компьютере возможен за счет домена Active Directory, благодаря централизованному управлению рабочих станций ваших сотрудников. Откройте редактор управления групповыми политиками. Создайте новую политику и прилинкуйте ее к нужному организационному подразделению, которое содержит нужный компьютер. После чего зайдите в свойства данной политики и измените ее настройки. Перейдите по пути:

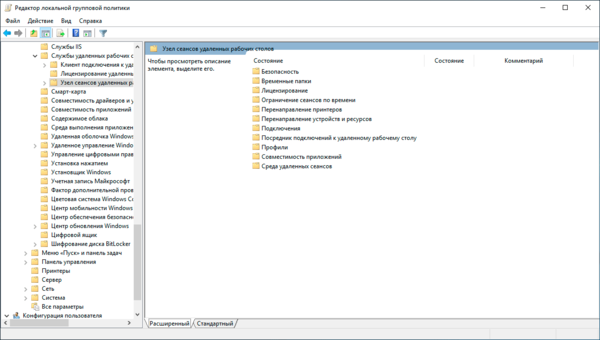

Конфигурация компьютера — Политики — Административные шаблоны — Компоненты Windows — Службы удаленных рабочих столов — Узел сеансов удаленных рабочих столов — Подключения — Разрешать удаленное подключение с использованием служб удаленных рабочих столов

Откройте эту настройку и включите ее. Не забываем после этого обновить групповую политику на нужном компьютере и не забываем там открыть порт для RDP. Так же политиками или локально.

Конфигурация компьютера — Политики — Административные шаблоны — Сеть — Сетевые подключения — Брандмауэр Windows — Профиль домена — Разрешить исключения для входящих сообщений удаленного управления рабочим столом

.

Включив настройку вы можете указать конкретные ip-адреса откуда можно производить подключение или же ввести *, это будет означать, для всех.

На этом у меня все, уверен, что есть еще какие-то методы позволяющие удаленно включить RDP службу удаленных рабочих столов, но мне лень гуглить и искать их, я пользуюсь вот такими. С вами был Иван Семин, автор и создатель блога Pyatilistnik.org.

-

-

February 27 2019, 11:39

- Компьютеры

- Политика

- Cancel

Настройка групповых политик для роли Удаленных рабочих столов

Заходим в редактор локальной групповой политики. Пуск -> Выполнить -> Gpedit.msc

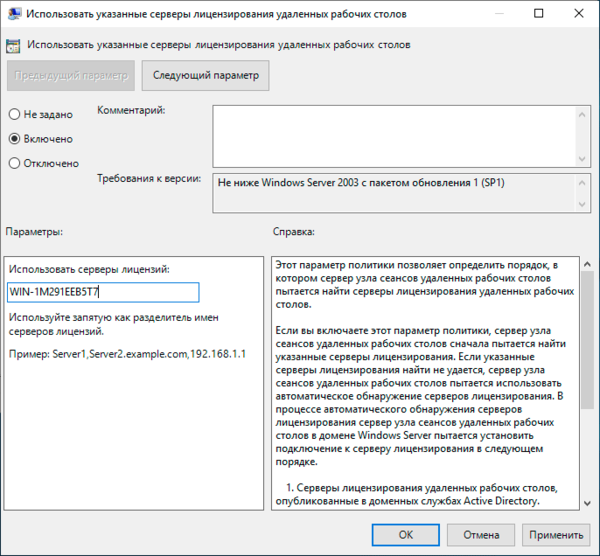

Если ругается на «Режим лицензирования удаленных рабочих столов не настроен», тогда выбираем Использовать указанные серверы лицензирования удаленных рабочих столов и добавляем имя нашего сервера.

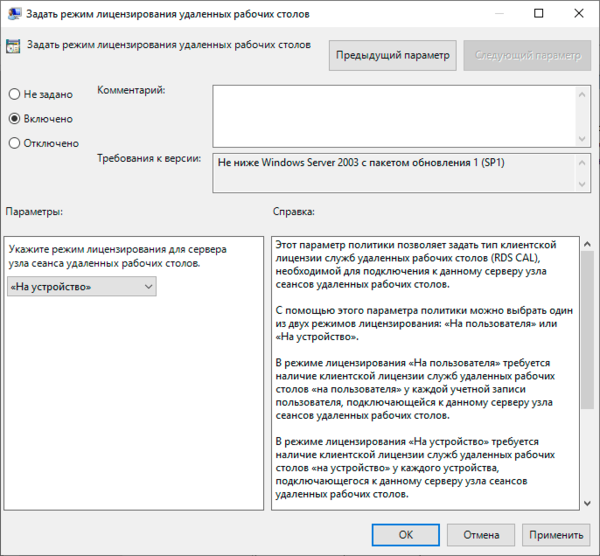

В параметре Задать режим лицензирования удаленных рабочих столов выбираем тип лицензий (в моем случае): «на пользователя«.

Политика «Локальный компьютер» -> Конфигурация компьютера -> Административные шаблоны -> Компоненты Windows -> Службы удаленных рабочих столов -> Узел сеансов удаленных рабочих столов -> Лицензирование

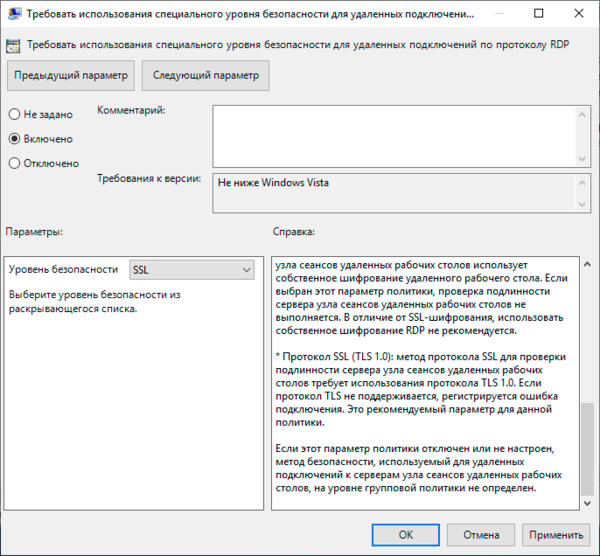

Windows 2012/2016 Server по умолчанию требует от клиентов службы терминалов поддержки Network Level Authentication. Отключить ее можно в разделе Безопасность.

Политика «Локальный компьютер» -> Конфигурация компьютера -> Административные шаблоны -> Компоненты Windows -> Службы удаленных рабочих столов -> Узел сеансов удаленных рабочих столов -> Безопасность

Для того, чтобы ограничить пользователя одним сеансом переходим в раздел Подключения.

Политика «Локальный компьютер» -> Конфигурация компьютера -> Административные шаблоны -> Компоненты Windows -> Службы удаленных рабочих столов -> Узел сеансов удаленных рабочих столов -> Подключения

Для работы с проброшенными принтерами настраиваем раздел Перенаправление принтеров.

Политика «Локальный компьютер» -> Конфигурация компьютера -> Административные шаблоны -> Компоненты Windows -> Службы удаленных рабочих столов -> Узел сеансов удаленных рабочих столов -> Перенаправление принтеров

Примечание. По умолчанию, Easy Print нормально справляется с принтерами. Я отключал его лишь в случае, когда из удаленного рабочего стола нужно было распечатать штихкод. Через Easy Print он распечатывался, но не читался сканером штрихкодов. После отключения этого параметра и установки драйвера принтера на сервер, штрихкод распознавался нормально.

Как включить RDP на компьютерах через GPO

Пуск -> Выполнить -> gpedit.msc

1.Добавим RDP в исключения Windows Firewall:

Computer Configuration -> Administrative Templates -> Network -> Network Connections -> Windows Firewall -> Domain Profile -> Windows Firewall: Allow Remote Desktop Exception — Enable

для русской версии:

Политика «Локальный компьютер» -> Административные шаблоны -> Сеть -> Сетевые подключения ->Брандмауер Windows-> Профиль домена -> Разрешить исключения для входящих сообщений удаленного управления рабочим столом

2.Включение Удаленного Рабочего стола (Remote Dektop):

Computer Configuration -> Administrative Templates -> Windows Components -> Terminal Services -> Allow users to connect remotely using Terminal Services — Enable

для русской версии:

Политика «Локальный компьютер» -> Компоненты Windows -> Службы удаленных рабочих столов -> Узел сеансов удаленных рабочих столов -> Подключения -> Разрешать удаленное подключение с использованием служб удаленных рабочих столов

Популярные сообщения из этого блога

Проверка работы почтового сервера из командной строки

Доступ к SMTP через telnet (отправка почты). telnet mail.mydomain.ru 25 mail.mydomain.ru — адрес smtp сервера 25 — smtp-порт сервера, с которым должен соеди ниться telnet 220 mail.mydomain.ru ESMTP Sendmail 8.13.1/8.13.1; Sat, 6 Oct 2007 09:50:16 +0400 ehlo lo ehlo lo — здороваемся с удалённым smtp-сервером 250-ENHANCEDSTATUSCODES 250-PIPELINING 250-8BITMIME 250-SIZE 250-DSN 250-ETRN 250-AUTH GSSAPI DIGEST-MD5 CRAM-MD5 250-DELIVERBY 250 HELP mail from: test@mydomain.ru здесь мы говорим, что адрес почтовый отправителя письма test@mydomain.ru 250 2.1.0 test@mydomain.ru… Sender ok поверка отправителя прошла успешно rcpt to: test@remote.ru тут мы ввели почтовый адрес получателя нашего письма test@remote.ru 250 2.1.5 test@remote.ru… Recipient ok проверка получателя прошла успешно data команда data говорит о том, что дальше пойдёт тело письма 354 Enter mail, end with «.» on a line by itself ответ сервера говорит нам о том, что закончить пис

Индикатор раскладки клавиатуры в виде флага в Gnome

Создаем каталог flags mkdir -p ~/.icons/flags Копируем в этот каталог наши флаги: Запускаем команду установки: gconftool-2 —type bool —set /desktop/gnome/peripherals/keyboard/indicator/showFlags true Перелогиниваемся и в результате имеем вот такую картину:

- Remove From My Forums

-

Question

-

Hello All,

By default our OS comes with Remote Dektop disabled. When I run sysdm.cpl and go to the Remote tab everything in the Remote Dresktop section is greyed out. I need to enable this and choose the second selection (see pic). I figured out to get it enabled I

need to change the setting in gpedit.msc:Administrative Templates -> Windows Components -> Remote Desktop Services -> Remote Desktop Session Host -> Connections

Allow users to connect remotely using Desktop Services = Enabled

Does anyone know how I should do this programmatically (or change any group policy for that matter)? I tried changing the registry value (fDenyTSConnections) as part of my install script, but that doesn’t work. It gets set back to 1 everytime I reboot.

Any help appreciated

AT

Answers

-

Hi,

You may run gpresult /h result.html command to get the group policy result and check out whether there is any group policy settings that controls this registry key. It seems like that there is a GPP setting that has defined the registry key value. If

that is the case, you may contact your domain admin to change this setting for you.Regards,

Yan Li

Please remember to mark the replies as answers if they help and unmark them if they provide no help. If you have feedback for TechNet Subscriber Support, contact tnmff@microsoft.com.

-

Proposed as answer by

Tuesday, June 9, 2015 7:06 AM

-

Marked as answer by

Kate LiMicrosoft employee

Thursday, June 11, 2015 1:16 AM

-

Proposed as answer by

- Remove From My Forums

-

Question

-

Hello All,

By default our OS comes with Remote Dektop disabled. When I run sysdm.cpl and go to the Remote tab everything in the Remote Dresktop section is greyed out. I need to enable this and choose the second selection (see pic). I figured out to get it enabled I

need to change the setting in gpedit.msc:Administrative Templates -> Windows Components -> Remote Desktop Services -> Remote Desktop Session Host -> Connections

Allow users to connect remotely using Desktop Services = Enabled

Does anyone know how I should do this programmatically (or change any group policy for that matter)? I tried changing the registry value (fDenyTSConnections) as part of my install script, but that doesn’t work. It gets set back to 1 everytime I reboot.

Any help appreciated

AT

Answers

-

Hi,

You may run gpresult /h result.html command to get the group policy result and check out whether there is any group policy settings that controls this registry key. It seems like that there is a GPP setting that has defined the registry key value. If

that is the case, you may contact your domain admin to change this setting for you.Regards,

Yan Li

Please remember to mark the replies as answers if they help and unmark them if they provide no help. If you have feedback for TechNet Subscriber Support, contact tnmff@microsoft.com.

-

Proposed as answer by

Tuesday, June 9, 2015 7:06 AM

-

Marked as answer by

Kate LiMicrosoft employee

Thursday, June 11, 2015 1:16 AM

-

Proposed as answer by

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Но прежде всего сделаем небольшое отступление. Очень часто многие администраторы используют терминальный сервер «по привычке», не обращая внимания на новые технологии доступа для привычных приложений. А технологии не стоят на месте, делаю работу проще, дешевле и удобнее. В частности это касается популярного пакета программ 1С:Предприятие, современные конфигурации которого отлично работают через тонкий клиент или веб-сервер. Поэтому нужно трезво оценить возможности применяемого ПО и принять взвешенное решение о необходимости терминального доступа.

Кроме очевидных достоинств сервер терминалов имеет ряд недостатков, к самым распространенным можно отнести сложности с организацией печати, особенно для удаленных клиентов, работающих с домашних устройств, а также затруднения в доступе к локальным файлам на сервере и наоборот. Также следует принимать во внимание, что терминальный доступ достаточно дорогое решение: кроме лицензий клиентского доступа CAL каждое подключение должно быть покрыто специальной лицензией Remote Desktop Services CAL.

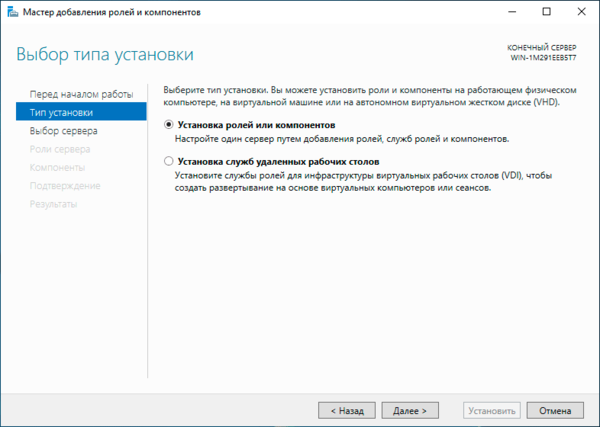

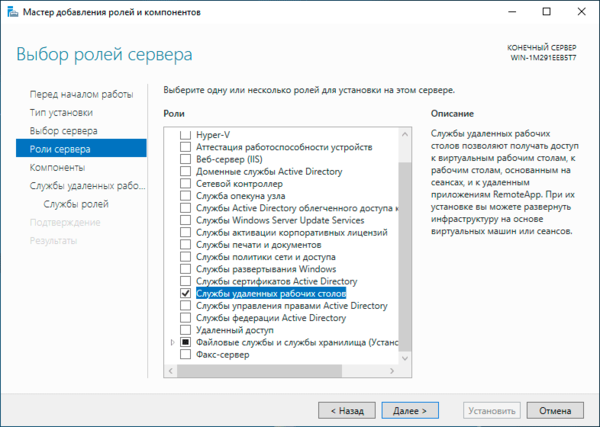

Если вы, взвесив все за и против, все-таки решили развернуть терминальный сервер, то приступим к установке. Прежде всего откроем Диспетчер серверов и запустим Мастер добавления ролей и компонентов в котором выберем пункт Установка ролей или компонентов.

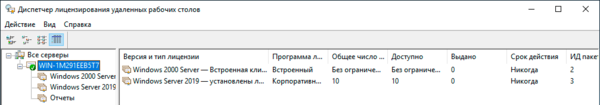

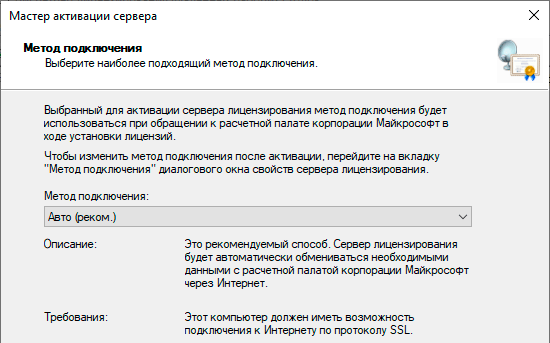

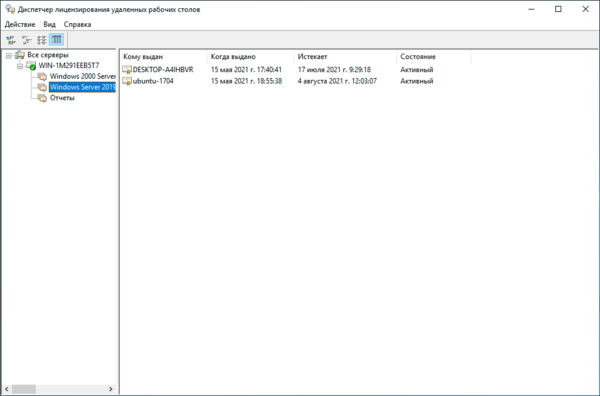

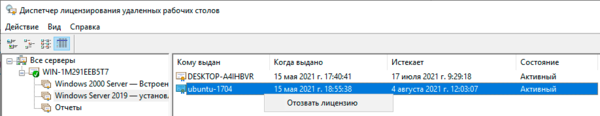

Снова откроем Диспетчер серверов и перейдем в Средства — Remote Desktop Services — Диспетчер лицензирования удаленных рабочих столов, выберем из списка наш сервер и в меню правой кнопки мыши нажмем Активировать сервер.

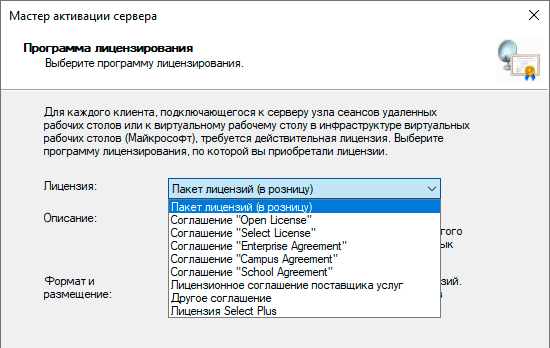

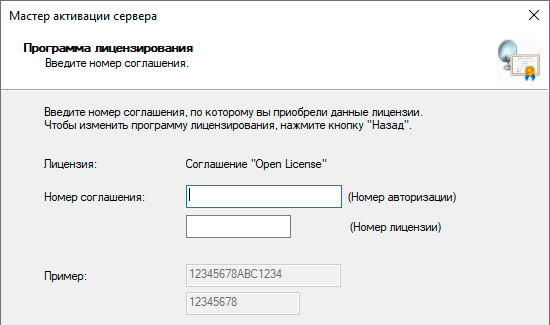

Прежде всего следует выбрать программу лицензирования в рамках которой были получены лицензии, скорее всего это будет OpenLicense или пакет лицензий в розницу.

В зависимости от выбранной программы следующее окно может выглядеть по-разному, в нем потребуется ввести данные о приобретенной лицензии. Также может потребоваться указать тип (на устройство или на пользователя) и количество приобретенных лицензий.

В отличие от Сервера лицензирования Узел сеансов удаленных рабочих столов (другими словами, терминальный сервер) при установке в рабочей группе не имеет никаких инструментов управления и для его настройки нам придется воспользоваться Локальными групповыми политиками. Для этого запустим оснастку gpedit.msc и перейдем в Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Службы удаленных рабочих столов.

Остальные политики можете настраивать исходя из собственных потребностей, назначение большинства из них понятно из названия, также каждая из них содержит достаточно подробную справку.

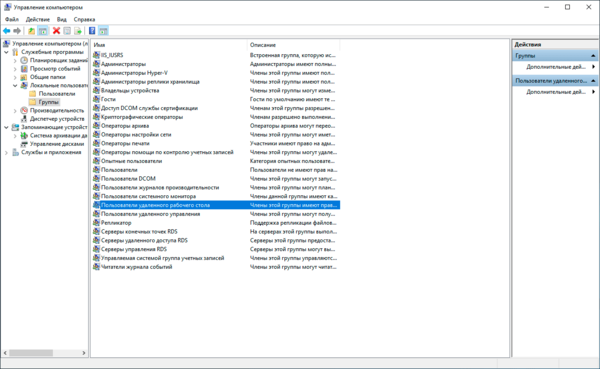

Для того, чтобы пользователи имели возможность подключаться к терминальному серверу они должны быть участниками группы Пользователи удаленного рабочего стола.

Отсюда проистекает и правильный ответ на один не самый очевидный вопрос: следует ли включать администраторов в группу Пользователи удаленного рабочего стола? Конечно же нет, в противном случае вы должны будете обеспечить такое подключение лицензией, а в режиме лицензирования на устройство лицензия на компьютер администратора будет выдана автоматически.

Напоследок немного коснемся лицензий, если мы вернемся в Диспетчер лицензирования, то можем заметить, что количество выданных лицензий может не соответствовать количеству подключений. Поэтому коротко разберем, как происходит этот процесс. В режиме лицензирования на пользователя сервер лицензирования не контролирует количество фактических подключений и выдает каждому подключившемуся в этом режиме пользователю временную лицензию при условии, что активирована хотя бы одна лицензия. В данном случае контроль необходимого количества лицензий ложится на администратора.

В режиме на устройство каждый подключившийся первый раз клиент получает временную лицензию сроком на 90 дней, при повторном подключении сервер вместо временной лицензии выдает постоянную на срок от 52 до 89 дней, время действия лицензии выбирается случайным образом. На скриншоте ниже обратите внимание на срок действия выданных в один и тот же день лицензий.

Существует достаточно распространенная ошибка — несоответствие режима лицензирования активированным лицензиям. Здесь может быть два варианта развития событий:

- Режим лицензирования на устройство, лицензии на пользователя — каждый подключившийся клиент получит временную лицензию на 90 дней, по истечении этого срока доступ к серверу будет невозможен.

- Режим лицензирования на пользователя, лицензии на устройство — при наличии активированной лицензии любого типа клиент будет получать каждый раз новую временную лицензию, но такой режим работы будет однозначным нарушением правил лицензирования.

Надеемся, что данный материал поможет вам настроить и правильно эксплуатировать терминальный сервер в рабочей группе.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Избавляемся от проблем при RDP подключении в Windows 11. Надоело каждый раз перезагружать RDP клиент, когда сессия внезапно зависает.

Отключается это дело точно так же, как в Windows 10.

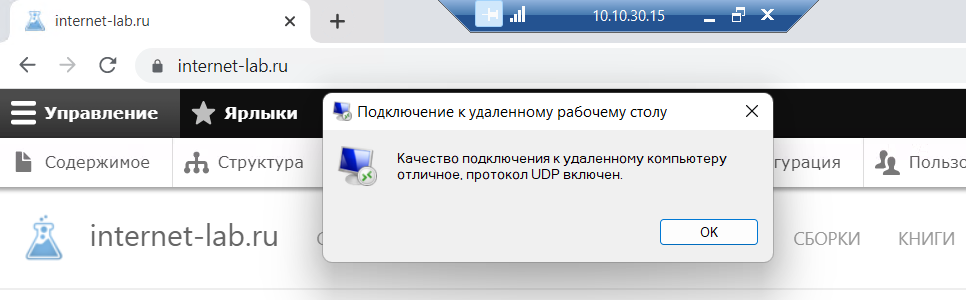

Сначала проверяем, что RDP подключение действительно использует UDP протокол. Нажимаем на иконку сети слева.

Написано «… протокол UDP включен». Отключаемся от RDP.

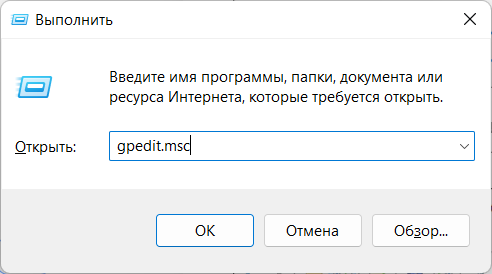

Открываем на своём компьютере редактор групповых политик:

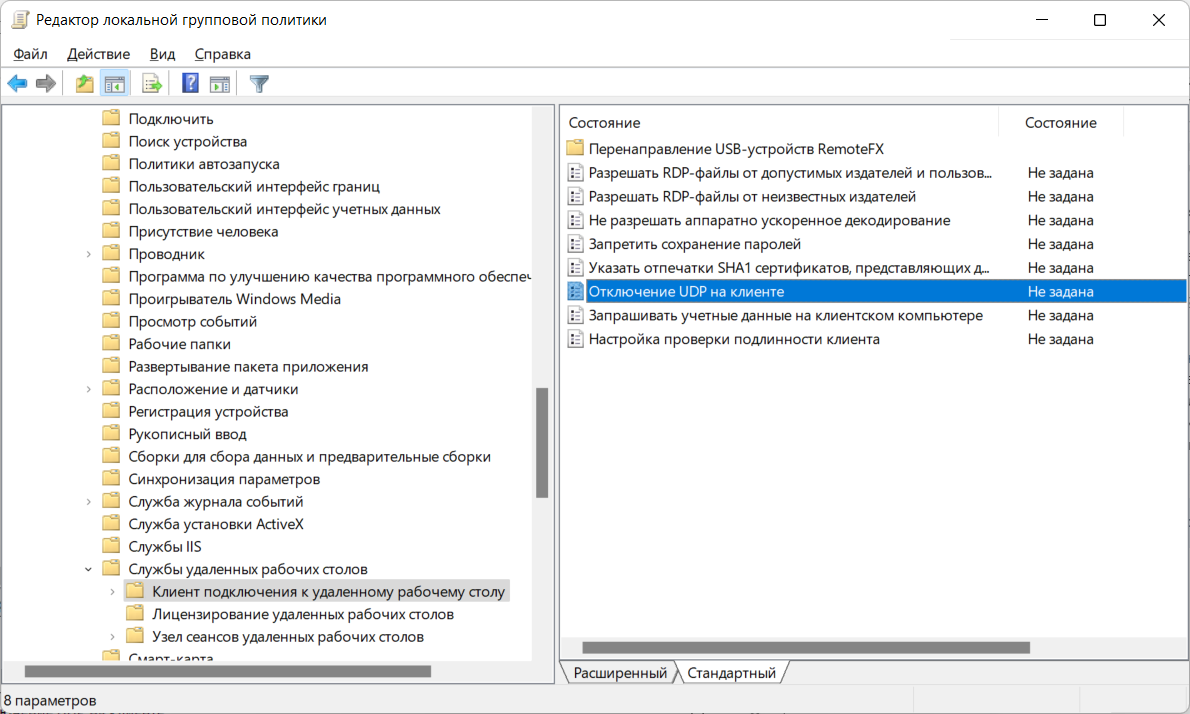

gpedit.mscПереходим в раздел Конфигурация компьютера → Административные шаблоны → Компоненты Windows → Службы удаленных рабочих столов → Клиент подключения к удаленному рабочему столу.

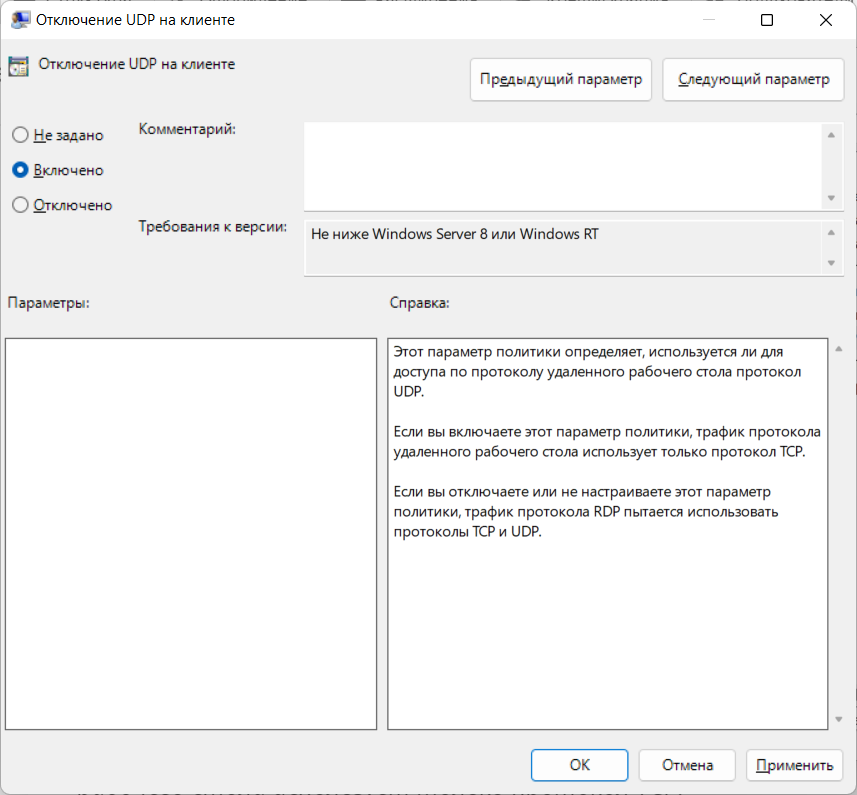

Находим параметр Отключение UDP на клиенте. Редактируем.

Устанавливаем значение Включено. OK.

Этот параметр политики определяет, используется ли для доступа по протоколу удаленного рабочего стола протокол UDP.

Если вы включаете этот параметр политики, трафик протокола удаленного рабочего стола использует только протокол TCP.

Если вы отключаете или не настраиваете этот параметр политики, трафик протокола RDP пытается использовать протоколы TCP и UDP.

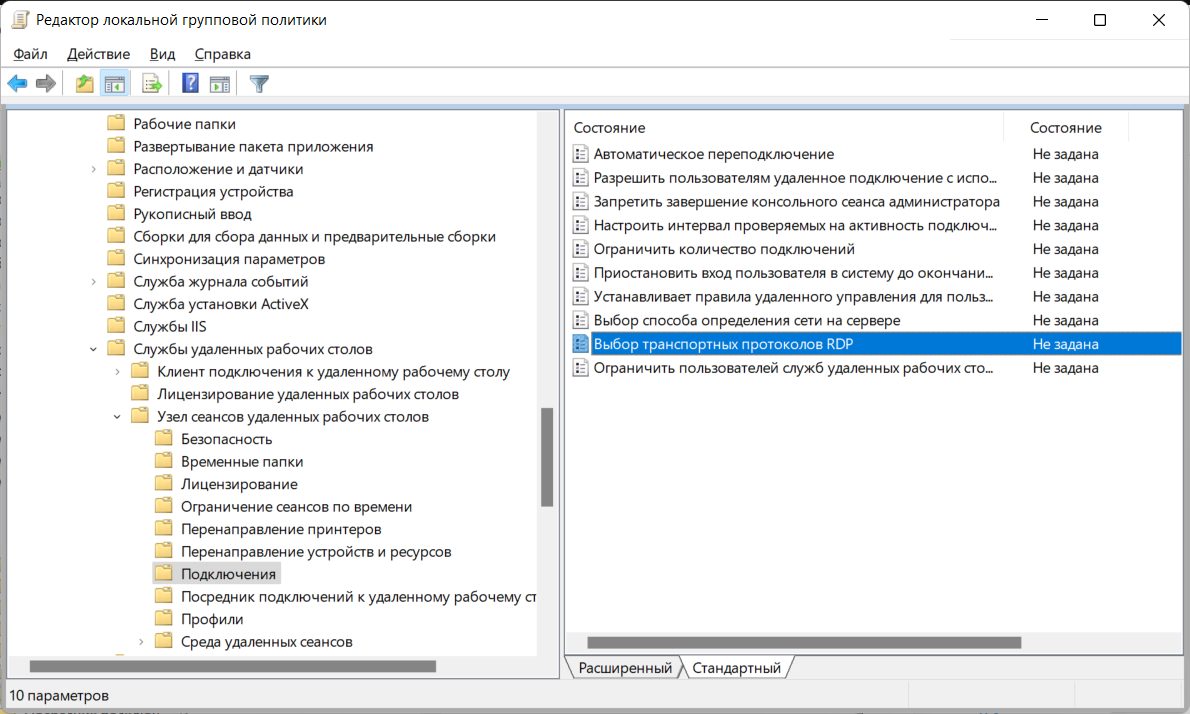

Переходим в раздел Конфигурация компьютера → Административные шаблоны → Компоненты Windows → Службы удаленных рабочих столов → Узел сеансов удаленных рабочих столов → Подключения.

Находим параметр Выбор транспортных протоколов RDP. Редактируем.

Устанавливаем значение Включено. Выбираем тип транспорта Использовать только TCP. OK.

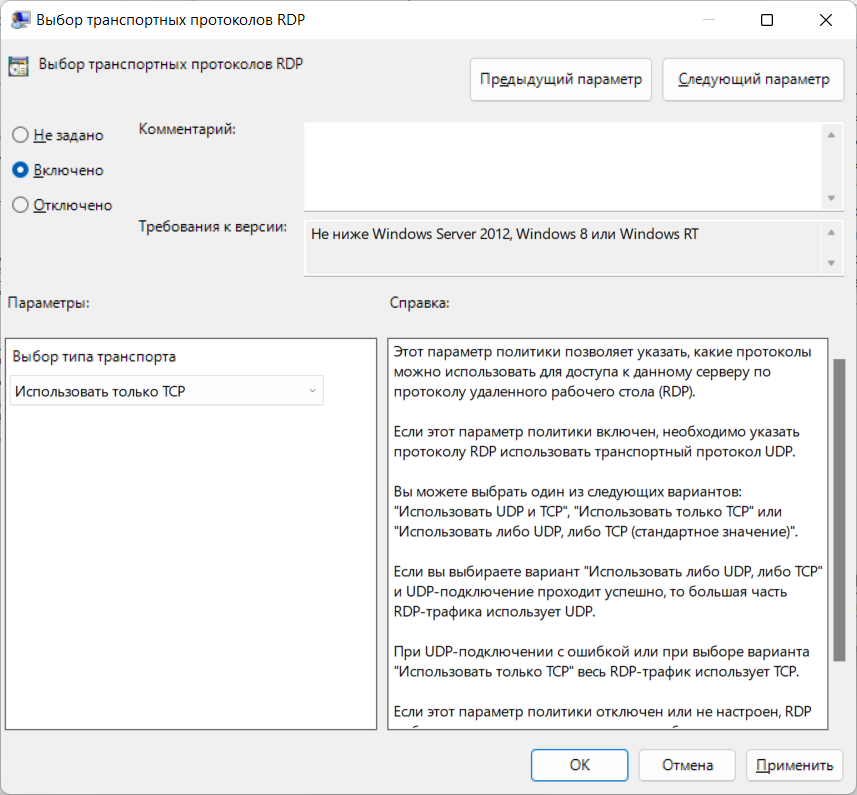

Этот параметр политики позволяет указать, какие протоколы можно использовать для доступа к данному серверу по протоколу удаленного рабочего стола (RDP).

Если этот параметр политики включен, необходимо указать протоколу RDP использовать транспортный протокол UDP.

Вы можете выбрать один из следующих вариантов: «Использовать UDP и TCP», «Использовать только TCP» или «Использовать либо UDP, либо TCP (стандартное значение)».

Если вы выбираете вариант «Использовать либо UDP, либо TCP» и UDP-подключение проходит успешно, то большая часть RDP-трафика использует UDP.

При UDP-подключении с ошибкой или при выборе варианта «Использовать только TCP» весь RDP-трафик использует TCP.

Если этот параметр политики отключен или не настроен, RDP выбирает оптимальные протоколы для обеспечения наилучшего взаимодействия с пользователем.

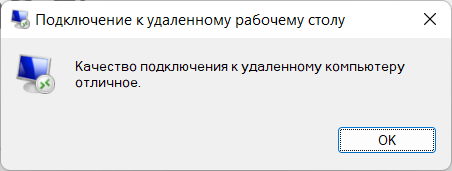

Перезагружаем свой компьютер. После перезагрузки ещё раз проверяем, что RDP подключение больше не использует UDP протокол. Подключаемся RDP клиентом к серверу. Нажимаем на иконку сети слева.

Больше нет упоминаний UDP.

Ссылки

Windows 7 — отключаем протокол UDP в RDP

Windows 10 — отключаем протокол UDP в RDP

“Как установить роль RDS на Windows Server 2012 в рабочей группе?” — такой вопрос часто звучит на форумах TechNet.

Для многих этот вопрос и сейчас актуален, поэтому стоит рассказать, как настроить роль RDS на таком сервере. Особенного отличия в установке операционной системы Windows Server 2012 от Windows Server 2008 R2 нет, потому

этот этап пропустим. После инсталляции обязательно стоит проверить системный журнал на наличие ошибок. Установку обновлений системы и драйверов устройств также пропустим. Замечу, в случае «нестандартного» поведения

системы при выполнении простых операций, лучше переустановить OS заново. Особенно проявляется, если образ установочного диска «битый». После завершения базовой настройки OS, можно переходить к установке роли RDS.

Для этого запустим “Server Manager” и сделаем переход в поле “Local Server”

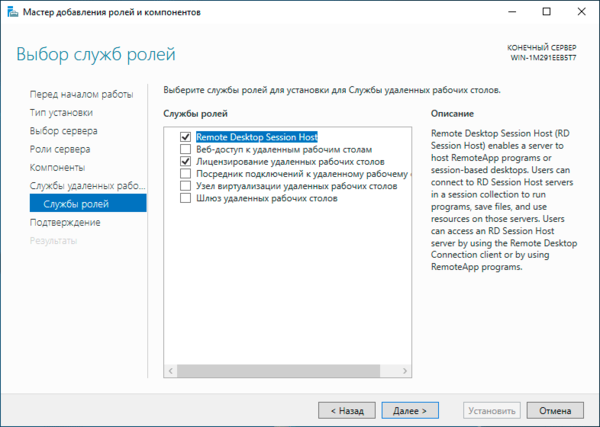

Далее запустим мастер установки ролей и компонентов и выберем тип установки “Role-based or feature-based installation”.

Установку всех компонент роли RDS можно производить сразу, но для лучшего понимания, разделим на части.

Первой установим компоненту Remote Desktop Licensing.

После завершения процесса у нас должна появиться консоль RD Licensing Manager,

в ней мы должны активировать наш сервер лицензий и установить пакет терминальных лицензий. Например: Windows Server 2012 — RDS Per Device CAL, 10 шт.

Весь процесс активации и установки пакета лицензий на себя берет мастер, наша задача правильно выбрать программу лицензирования, тип лицензий, количество и т.д.

Следующая компонента — Remote Desktop Session Host.

После установки этой компоненты у нас появляется консоль RD Licensing Diagnoser, в которой мы видим ошибку об отсутствий лицензий и сервера лицензий. Также стоит заметить, что в оснастке отсутствуют

инструменты управления, которые были в Windows Server 2008 R2, т.е. возможности добавления сервера лицензий нет.

Ситуацию легко исправить, для серверов находящихся в рабочей группе, достаточно настроить две локальные политики:

Start->Run->gpedit.msc

Computer ConfigurationAdministrative TemplatesWindows ComponentsRemote Desktop ServicesRemote Desktop Session HostLicensing —

Use the specified Remote Desktop license servers (добавляем имя нашего сервера)

Computer ConfigurationAdministrative TemplatesWindows ComponentsRemote Desktop ServicesRemote Desktop Session HostLicensing —

Set the Remote licensing mode (выбираем тип лицензий)

Пуск->Выполнить->gpedit.msc

Конфигурация компьютераАдминистративные шаблоныКомпоненты WindowsСлужбы удаленных рабочих столовУзел сеансов удаленных рабочих столовЛицензирование —

Использовать указанные серверы лицензирования удаленных рабочих столов

(добавляем имя нашего сервера)

Конфигурация компьютераАдминистративные шаблоныКомпоненты WindowsСлужбы удаленных рабочих столовУзел сеансов удаленных рабочих столовЛицензирование —

Задать режим лицензирования удаленных рабочих столов (выбираем тип лицензий)

Также можно использовать альтернативный метод, подробности смотрите в статье:

Руководство по установке службы роли Узла сеансов удаленных рабочих столов без службы посредника подключений к удаленному рабочему столу в Windows Server

2012

Идем далее. Установка компоненты — Remote Desktop Web Access.

Ничего особенного в установке Remote Desktop Web Access нет, лишь разрешаем мастеру добавить дополнительные компоненты, в частности IIS. После окончания установки, на клиентской машине в браузере сервер должен ответить и показать страницу Remote Web Access.

Строка: https://ip/rdweb

Терминальный сервер готов!

Последний шаг, добавление пользователей на сервер.