Установка корневого центра сертификации Microsoft CA на MS Windows Server 2008 R2

Назначение корпоративного центра сертификации

Шифрование, сертификаты, цифровые подписи плотно вошли в повседневную

деятельность организаций. Ведущие игроки на рынке программного активно

продвигают идеологию «безопасного интернета», требуя поддержки цифровых

сертификатов.

Однако текущее положение в этой области не позволяет решать вопросы

безопасного интернета без существенных финансовых затрат на

приобретение SSL- сертификатов. При этом

бесплатные сертификаты сервиса

Let’s Encrypt покрывают лишь узкий спектр корпоративных потребностей в

сертификатах. Например, не покрываются сертификаты для шифрования

документов, почты, цифровых подписей, аутентификация клиентов. Для

использования публичных сертификатов, выданных коммерческими CA вам

необходимо иметь публичный домен. Получить сертификат для веб-сервера

на имя domain.local от Let’s Encrypt технически невозможно. Именно

поэтому актуальность частных корпоративных центров сертификации

остаётся на очень высоком уровне.

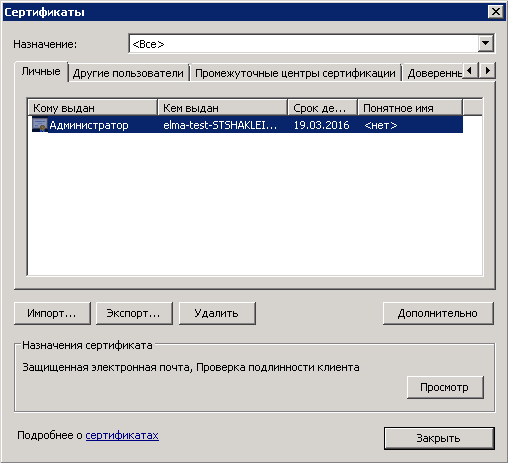

Двухуровневая схема развертывания иерархии центра сертификации (ЦС) для

небольших и средних предприятий является наиболее оптимальной,

поскольку она позволяет обеспечить должный уровень безопасности и

приемлемый уровень гибкости разделения ЦС на определённые функции.

Здесь корневой ЦС

выпускает сертификаты для подчинённых ЦС, а уже

подчинённый ЦС

выдаёт сертификаты конечным потребителям. Это позволяет

изолировать корневой ЦС от сети, что автоматически сводит к нулю шанс

компрометации такого ЦС. Основное время корневой ЦС жизни может и

должен проводить в выключенном состоянии. Включать его нужно только для

обновления собственного сертификата, подчинённого ЦС или для публикации

нового списка отозванных сертификатов (CLR). Другим достоинством

двухуровневой иерархии является улучшенная гибкость в разбиении

подчинённых ЦС на классы, например, для разных групп потребителей или

отдельно для рабочих станций, отдельно для пользователей.

Также можно выделить один ЦС для выдачи сертификатов с повышенными требованиями к

сертификатам (например, сертификаты для аутентификации и цифровой

подписи) и ЦС общего назначения.

Типовая схема двухуровневой схемы центра сертификации (ЦС):

Установка корневого центра сертификации Microsoft CA на MS Windows Server 2008 R2

Для того чтобы установить корневой центр сертификации, необходимо:

- Создать файл политик центра сертификации.

-

Установить автономный корневой Центр сертификации (со службой

сертификации и службой регистрации в центре сертификации через

Интернет) MS Windows Server 2008 R2. Настроить службу на

автоматический выпуск сертификатов. - Настроить службу на автоматический выпуск сертификатов.

- Включить аудит работы службы, сделать настройки безопасности.

-

Добавить ссылки на точку распространения отозванных сертификатов и

корневого сертификата центра сертификации, которые будут добавляться в

каждый выпущенный сертификат.

Создание файла политик CAPolicy.inf корневого ЦС

Считаем, что для самоподписанного сертификата корневого Центра

сертификации нет необходимости указания точки распределения списка

отозванных сертификатов (расширение CDP). Для этого в файле политик

значение CRL Distribution Point (точка распределения списка отозванных

сертификатов) сделать пустым.

Содержимое файла CAPolicy.inf будет следующим:

[Version] Signature=”$Windows NT$”

[CRLDistributionPoint]

URL=» «

Установка службы сертификации из состава MS Windows

Установка службы сертификации производится с использованием Мастера

компонентов Windows в следующей последовательности:

- Открыть окно Панели управления, выполнив команды Пуск, Панель управления.

-

В окне Панели управления открыть пункт Администрирование и выбрать

Диспетчер сервера. -

Выбрать пункт Роли. В правой части окна нажать Добавить роли и выделить пункт

Службы сертификации Active Directory.

В следующем окне мастера выбрать пункты Центр Сертификации —и Служба регистрации

в центре сертификации через Интернет. - В появившемся окне нажать кнопкуДобавить требуемые службы роли:

- Далее следует выбрать Автономный ЦС, затем – Корневой ЦС.

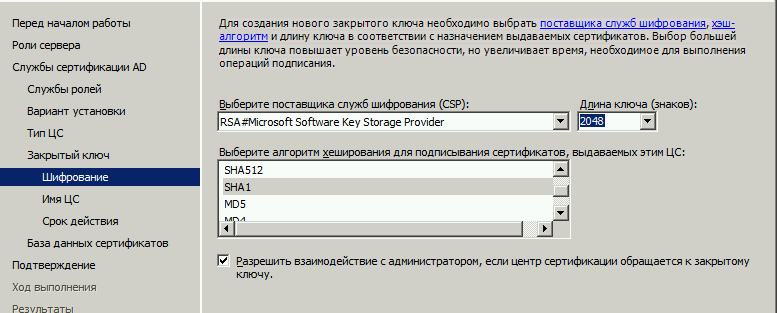

- При создании нового ключа ЦС выбрать опцию Создать новый закрытый ключ.

-

Далее следует выбрать криптопровайдер RSA#Microsoft Software Key

Storage Provider и установить опцию Разрешить взаимодействие с администратором,

если центр сертификации обращается к закрытому ключу. -

Далее следует ввести сведения о ЦС. Имя ЦС (в примере это MS-Root-CA)

может быть введено как кириллицей, так и латиницей. При этом если имя

вводится кириллицей, то его длина не должна превышать 50 символов. Если

Имя вводится латиницей, то его длина не должна превышать 250 символов.

Имя ЦС может быть любым. -

Ввести сведения о Вашей организации по следующему

примеру: -

Далее нужно задать срок действия сертификата ЦС 15 лет и затем следовать указаниям Мастера

установки службы, выбирая предлагаемые значения по умолчанию.

OU= название отдела

O=название организации

L=город местонахождения

C=RU

На сообщение о расширенной кодировке имен выбираем Да.

Настройка корневого Центра сертификации

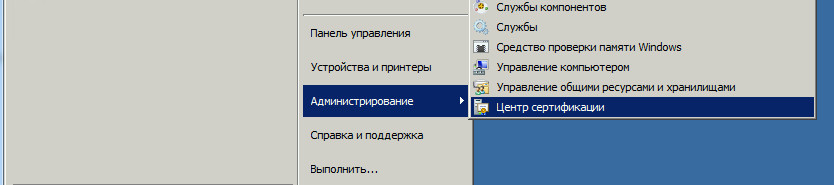

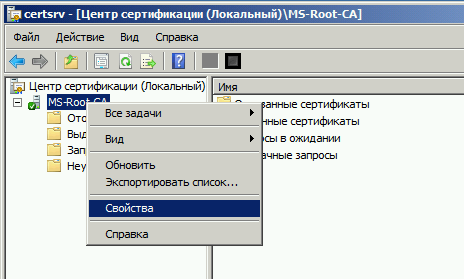

Запускаем центр сертификации: ПускВсе программыАдминистрированиеЦентр сертификации.

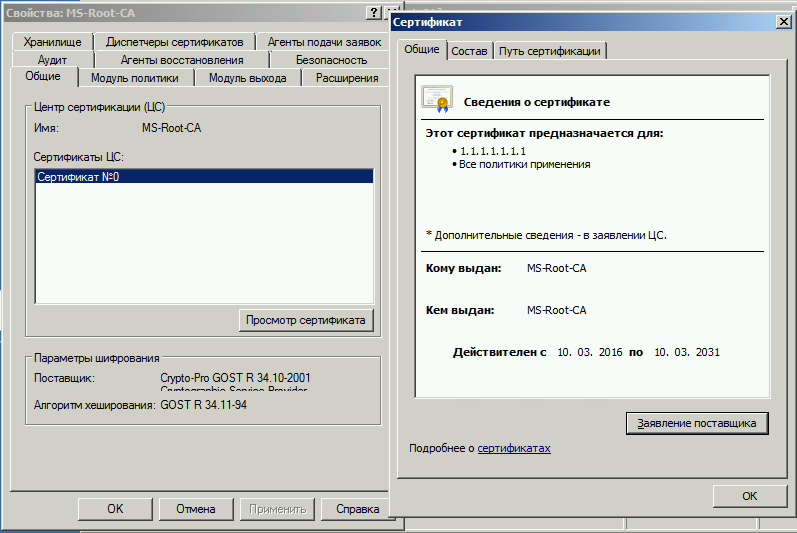

Просмотреть настройки Центра сертификации — вызвать контекстное меню и выбрать Свойства.

В окне можно просмотреть выпущенный самоподписанный сертификат корневого Центра сертификации

и проверить, какая информация легла в сертификат из файла политик CAPolicy.inf и при установке Центра

сертификации.

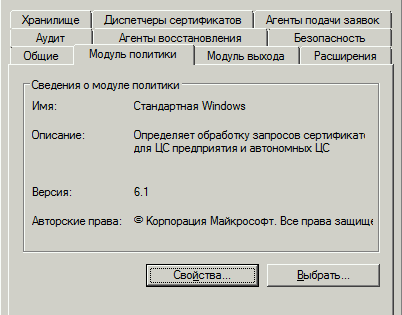

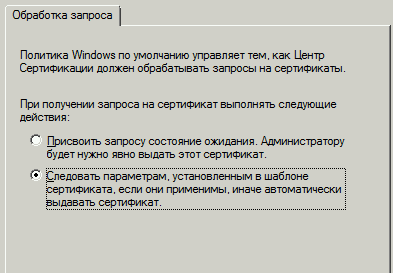

Настроить Модуль политики на выдачу сертификатов в

автоматическом режиме. Установить переключатель в строку Следовать параметрам…

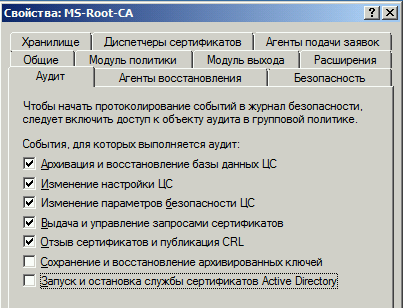

Перейти в закладку Аудит. Включить протоколирование

событий безопасности. Активировать события безопасности, кроме Сохранение и

восстановление архивированных ключей и Запуск и остановка службы сертификатов Active Directory

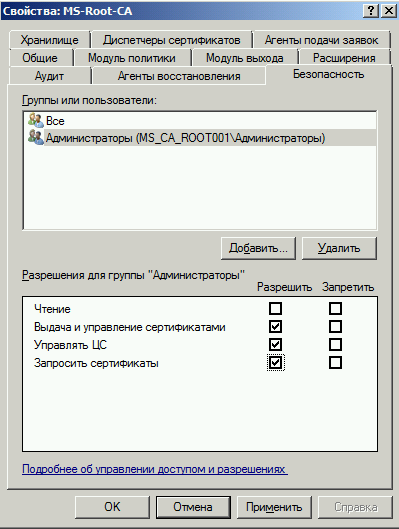

Перейди в закладку Безопасность. Разрешите Администратору

запрашивать сертификаты:

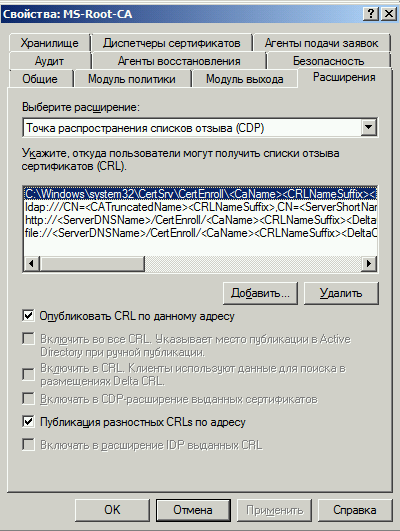

Настройка публикации списка отозванных сертификатов

Перейти в закладку Расширения. В меню Выберите расширение

выбрать Точка распространения списка отзыва (CDP).

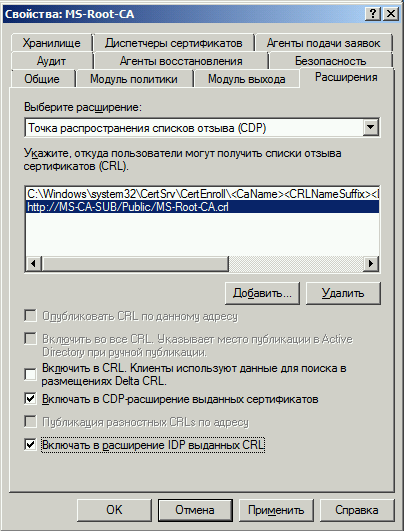

Удалить точки распространения, кроме C:Windows.Добавить путь,

например, https://servername /Public/Certname.crl, где

servername – сервер, на котором будет настроено публичное

хранилище, а Certname – название сертификата.

Включить настройки Включать в CDP-расширение выданных сертификатов и

Включать в расширения IDP выданных CRL. Перезапустить центр сертификации.

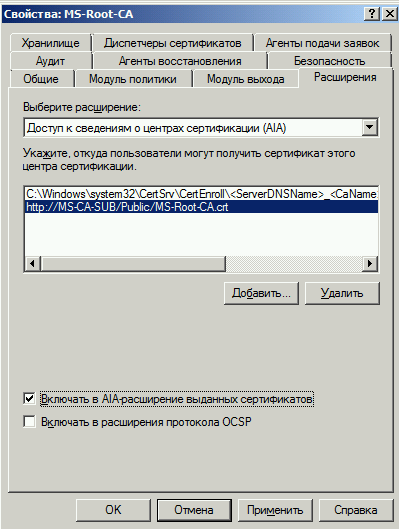

В дополнение к CDP, необходимо сконфигурировать дополнение, включающее

информацию о локализации сертификата ЦС AIA. Для этого в поле Выберите расширение

перейти к Authority Information Access (AIA). Удалить доступы к

сведениям о центрах сертификации, кроме C:Windows…. Добавить путь,

например, https://servername/Public/Certname.ce, где servername –

сервер, на котором будет настроено публичное хранилище, а Certname – название сертификата.

Включить настройки Включать в AIA-расширение выданных сертификатов.

Перезапустить Центр сертификации.

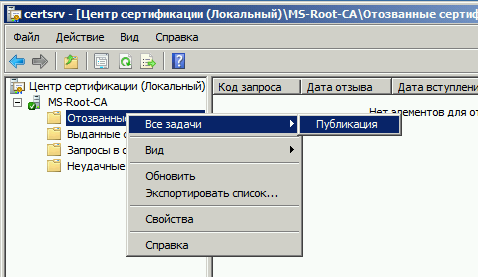

Поскольку значения дополнений CDP и AIA изменены, то для учета

изменений необходимо выпустить и опубликовать CRL. Для публикации CRL

необходимо в дереве консоли Центра сертификации нажать правой кнопкой

мыши на узел Отозванные сертификаты. В появившемся меню

выбрать Все задачи — Публикация

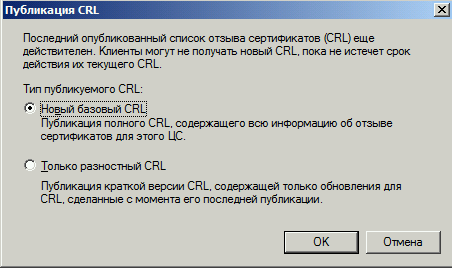

Оставить по умолчанию тип публикуемого CRL – Новый базовый CRL.

Нажать кнопку ОК.

Для просмотра и изменения параметров публикации CRL в окне контекстного

меню выберем Свойства.

Посмотреть выпущенные списки отозванных сертификатов можно в закладке

Просмотр списков отзыва сертификатов (CRL).

Списки отозванных сертификатов размещены в папке

C:WindowsSystem32CertsrvCertEnroll,

куда по умолчанию публикуются списки.

По умолчанию, все операционные системы семейства Windows автоматически получают и обновляют корневые сертификаты с сайта Microsoft. Компания MSFT в рамках программы корневых сертификатов Microsoft Trusted Root Certificate Program, ведет и публикует в своем онлайн хранилище сертификаты для клиентов и устройств Windows. Если проверяемый сертификат в своей цепочке сертификации относится к корневому CA, который участвует в этой программе, Windows автоматически скачает с узла Microsoft Update и добавит такой корневой сертификат в доверенные на вашем компьютере.

Windows запрашивает обновление списка корневых сертификатов (certificate trust lists — CTL) один раз в неделю. Если в Windows отсутствует прямой доступ к каталогу Windows Update, то система не сможет обновить корневые сертификаты, соответственно у пользователя могут быть проблемы с открытием сайтов (SSL сертификаты которых подписаны недоверенными CA, см. статью об ошибке в Chrome Этот сайт не может обеспечить безопасное соединение), либо с установкой запуском подписанных приложений или скриптов.

В этой статье попробуем разобраться, как в Windows вручную обновить список корневых сертификатов в TrustedRootCA в изолированных сетях, или компьютерах/серверах без прямого подключения к Интернету.

Содержание:

- Управление корневыми сертификатами в Windows 10 и 11

- Включить/отключить автоматическое обновление корневых сертификатов в Windows

- Ручное обновление корневых сертификатов в Windows 10 и 11

- Список корневых сертификатов в формате STL

- Обновление корневых сертификатов в Windows с помощью GPO в изолированных средах

- Обновление корневых сертификатов в Windows 7

- Утилита rootsupd.exe для обновления сертификатов в Windows XP

Примечание. Если ваши компьютеры выходят в Интернет через прокси-сервер, для автоматического обновления корневых сертификатов Microsoft рекомендует открыть прямой доступ (bypass) к веб-узлам Microsoft. Но это не всегда возможно/применимо.

Управление корневыми сертификатами в Windows 10 и 11

Как посмотреть список корневых сертификатов на устройстве Windows?

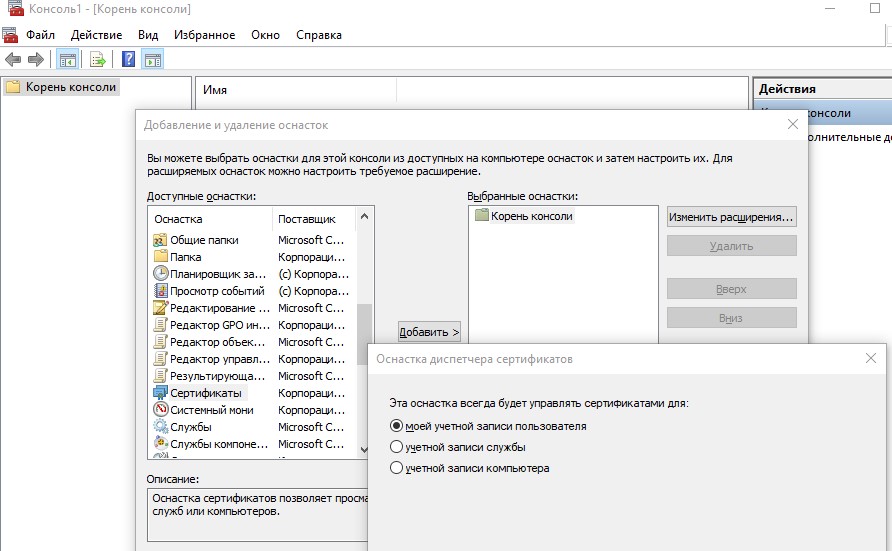

- Чтобы открыть хранилище корневых сертификатов компьютера в Windows /Windows Server, запустите консоль

mmc.exe

; - Нажмите Файл (File) -> Добавить или удалить оснастку (Add/Remove Snap-in), в списке оснасток выберите Сертификаты (Certificates) -> Добавить (Add);

- В диалоговом окне выберите что вы хотите управлять сертификатами учетной записи компьютера (Computer account);

- Далее -> Ok -> Ok;

- Разверните Certificates (Сертификаты) -> Trusted Root Certification Authorities Store (Доверенные корневые сертификаты). В этом списке содержится список доверенных корневых сертификатов вашего компьютера.

Вы можете вывести список доверенных корневых сертификатов на вашем компьютере со сроками их действия с помощью PowerShell:

Get-Childitem cert:LocalMachineroot |format-list

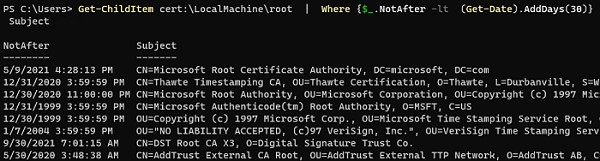

Можно вывести список истекших сертификатов, или которые истекут в ближайшие 30 дней:

Get-ChildItem cert:LocalMachineroot| Where {$_.NotAfter -lt (Get-Date).AddDays(30)} |select NotAfter, Subject

В целях безопасности рекомендует периодически проверять хранилище доверенных сертификатов на наличие поддельных сертификатов с помощью утилиты Sigcheck. Утилита позволяет сравнить список сертификатов, установленных на компьютере со списком корневых сертификатов на сайте Microsoft (можно скачать офлайн файл с актуальными сертификатами authrootstl.cab).

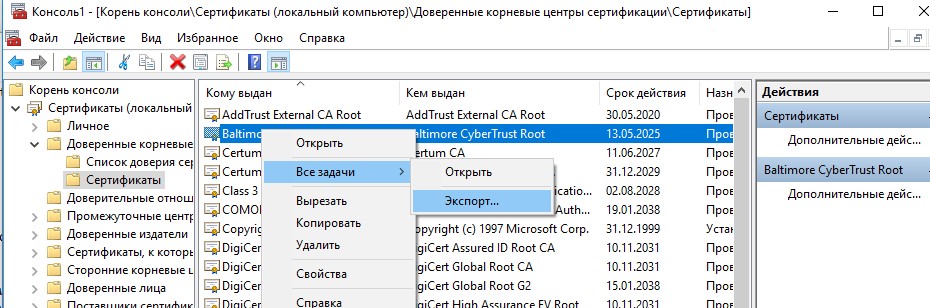

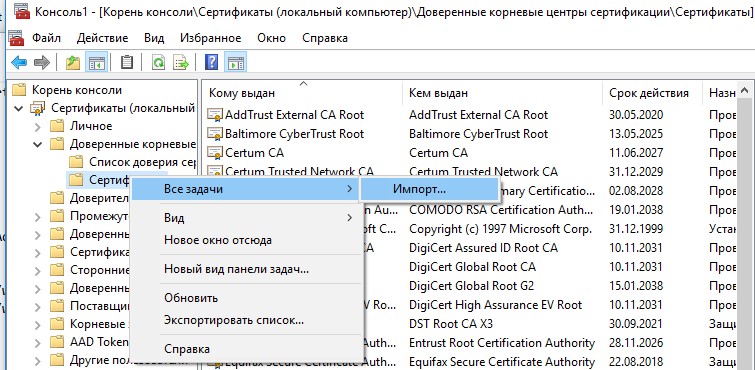

Вы можете вручную перенести файл корневого сертификата с одного компьютера на другой с помощью функцию Экспорта/Импорта.

- Вы можете экспортировать любой сертификат .CER в файл, щелкнув по нему и выбрав “Все задачи” -> “Экспорт”;

- Затем с помощью команды Импорт можно импортировать этот сертификат на другом компьютере.

Включить/отключить автоматическое обновление корневых сертификатов в Windows

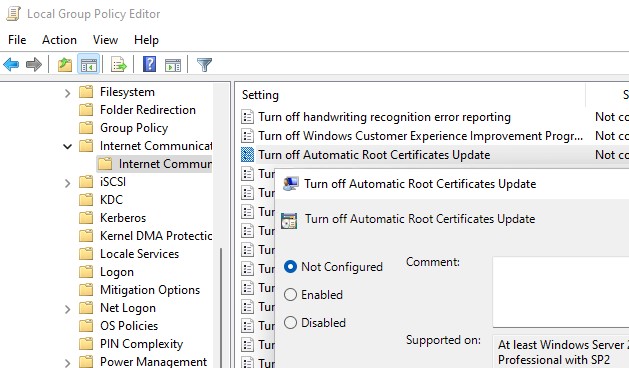

Как мы уже упомянули, Windows по умолчанию сама обновляет корневые сертификаты. Вы можете включить или отключить обновление сертификатов в Windows через GPO или реестр.

Откройте локальный редактор групповой политики (gpedit.msc) и перейдите в раздел Computer Configuration -> Administrative Templates -> System -> Internet Communication Management -> Internet Communication.

Параметр Turn off Automatic Root Certificates Update в этом разделе позволяет отключить автоматическое обновление корневых сертификатов через сайт Windows Update. По умолчанию это политика не настроена и Windows всегда пытается автоматически обновлять корневые сертификаты.

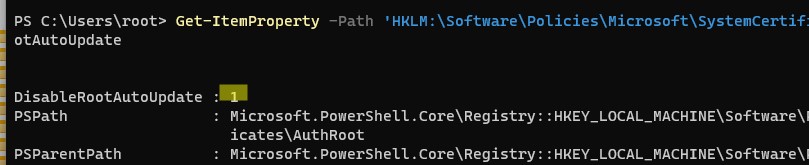

Если эта политика не настроена, а сертификаты не обновляются автоматически, проверьте не включен ли вручную параметр реестра, отвечающий за эту настройку. Проверьте значение параметра реестра с помощью PowerShell:

Get-ItemProperty -Path 'HKLM:SoftwarePoliciesMicrosoftSystemCertificatesAuthRoot' -Name DisableRootAutoUpdate

Если команда вернет, что значение ключа

DisableRootAutoUpdate=1

, значит на вашем компьютере отключено обновление корневых сертификатов. Чтобы включить его, измените значение параметра на 0.

Ручное обновление корневых сертификатов в Windows 10 и 11

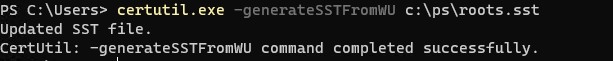

Утилита управления и работы с сертификатами Certutil (появилась в Windows 10, для Windows 7 доступна в виде отдельного обновления), позволяет скачать с узлов Windows Update и сохранить в SST файл актуальный список корневых сертификатов.

Для генерации SST файла, на компьютере Windows 10/11 с доступом в Интернет, выполните с правами администратора команду:

certutil.exe -generateSSTFromWU c:PSroots.sst

Updated SST file. CertUtil: -generateSSTFromWU command completed successfully.

В результате в целевом каталоге появится файл SST, содержащий актуальный список сертификатов. Дважды щелкните по нему для открытия. Данный файл представляет собой контейнер, содержащий доверенные корневые сертификаты.

В указанном каталоге появится файл SST, содержащий актуальный список сертификатов. Данный файл представляет собой контейнер, содержащий доверенные корневые сертификаты. Дважды щелкните по нему.

В открывшейся

mmc

консоли вы можете экспортировать любой из полученных сертификатов. В моем случае, список сертификатов содержал 436 элементов. Естественно, экспортировать сертификаты и устанавливать по одному не рационально.

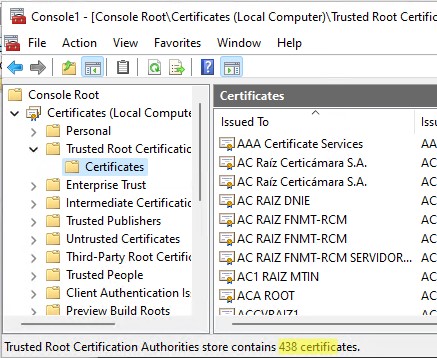

Для установки всех сертификатов из SST файла и добавления их в список корневых сертификатов компьютера можно воспользоваться командами PowerShell:

$sstStore = ( Get-ChildItem -Path C:psrootsupdroots.sst )

$sstStore | Import-Certificate -CertStoreLocation Cert:LocalMachineRoot

Запустите оснастку certmgr.msc и убедитесь, что все сертификаты были добавлены в хранилище Trusted Root Certification Authority. В нашем примере на Windows 11 количество корневых сертификатов увеличилось с 34 до 438.

Чистая копия Windows после установки содержит в корневом хранилище лишь небольшое количество сертификатов. Если компьютер подключен к интернету, остальные корневые сертификаты будут устанавливаться автоматически (по требованию), если ваше устройство попытается получить доступ к HTTPS сайту/SSL сертификату, в чей цепочке доверия есть отпечаток из CTL Microsoft. Поэтому как правило, нет необходимости добавлять в свое локальное хранилище сразу все сертификаты, доверенные Microsoft.

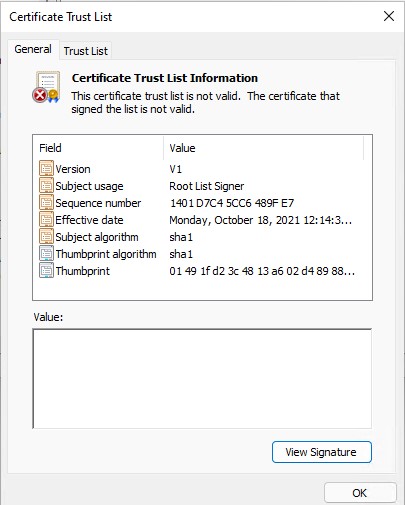

Список корневых сертификатов в формате STL

Есть еще один способ получения списка сертификатов с сайта Microsoft. Для этого нужно скачать файл http://ctldl.windowsupdate.com/msdownload/update/v3/static/trustedr/en/authrootstl.cab (обновляется дважды в месяц).С помощью любого архиватора (или проводника Windows) распакуйте содержимое архива authrootstl.cab. Он содержит один файл authroot.stl.

Файл authroot.stl представляет собой контейнер со списком отпечатков (thumbprint) доверенных сертификатов Microsoft в формате Certification Trust List.

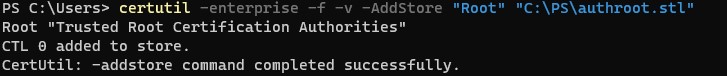

Данный файл можно установить в системе с помощью утилиты certutil:

certutil -enterprise -f -v -AddStore "Root" "C:PSauthroot.stl"

Root "Trusted Root Certification Authorities" CTL 0 added to store. CertUtil: -addstore command completed successfully.

Также вы можете импортировать сертификаты из консоли управления сертификатами (Trust Root CertificationAuthorities –>Certificates -> All Tasks > Import). Укажите путь к вашему STL файлу сертификатами.

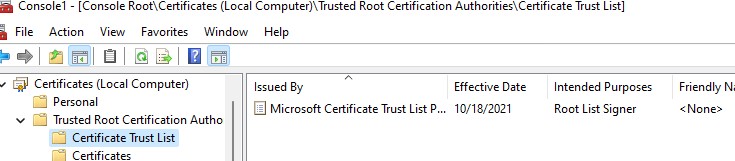

После выполнения команды, в консоли управления сертификатами (

certmgr.msc

) в контейнере Trusted Root Certification Authorities (Доверенные корневые сертификаты) появится новый раздел с именем Certificate Trust List (Список доверия сертификатов).

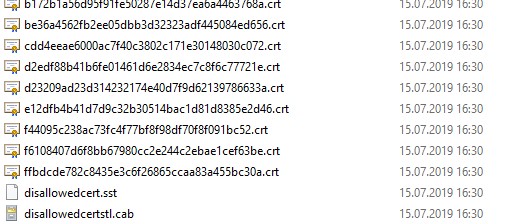

Аналогичным образом можно скачать и установить список с отозванными сертификатами, которые были исключены из программы Root Certificate Program. для этого, скачайте файл disallowedcertstl.cab (http://ctldl.windowsupdate.com/msdownload/update/v3/static/trustedr/en/disallowedcertstl.cab), распакуйте его и добавьте в раздел Untrusted Certificates командой:

certutil -enterprise -f -v -AddStore disallowed "C:PSdisallowedcert.stl "

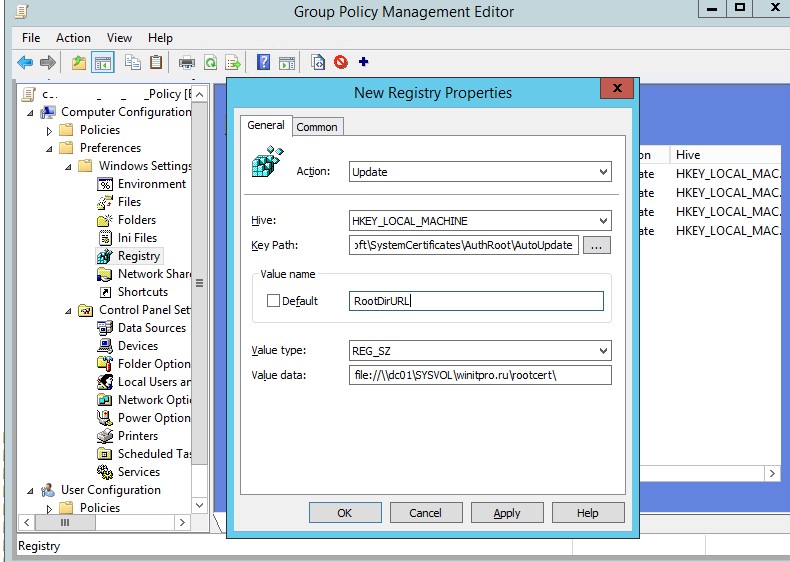

Обновление корневых сертификатов в Windows с помощью GPO в изолированных средах

Если у вас возникла задача регулярного обновления корневых сертификатов в изолированном от Интернета домене Active Directory, есть несколько более сложная схема обновления локальных хранилищ сертификатов на компьютерах домена с помощью групповых политик. В изолированных сетях Windows вы можете настроить обновление корневых сертификатов на компьютерах пользователей несколькими способами.

Первый способ предполагает, что вы регулярно вручную скачиваете и копируете в вашу изолированную сеть файл с корневыми сертификатами, полученный так:

certutil.exe –generateSSTFromWU roots.sst

Затем сертификаты из данного файла можно установить через SCCM или PowerShell логон скрипт в GPO:

$sstStore = ( Get-ChildItem -Path \dc01SYSVOLwinitpro.rurootcertroots.sst )

$sstStore | Import-Certificate -CertStoreLocation Cert:LocalMachineRoot

Второй способ предполагает получение актуальных корневых сертификатов с помощью команды:

Certutil -syncWithWU -f \dc01SYSVOLwinitpro.rurootcert

В указанном сетевом каталоге появится ряд файлов корневых сертификатов (CRT) и в том числе файлы (authrootstl.cab, disallowedcertstl.cab, disallowedcert.sst, thumbprint.crt).

Затем с помощью GPP нужно изменить значение параметра реестра RootDirURL в ветке HKLMSoftwareMicrosoftSystemCertificatesAuthRootAutoUpdate. Этот параметр должен указывать на сетевую папку, из которой клиентам нужно получать новые корневые сертификаты. Перейдите в секцию редактора GPO Computer Configuration -> Preferences -> Windows Settings -> Registry. И создайте новый параметр реестра со значениями:

Action: Update

Hive: HKLM

Key path: SoftwareMicrosoftSystemCertificatesAuthRootAutoUpdate

Value name: RootDirURL

Type: REG_SZ

Value data: file://\dc01SYSVOLwinitpro.rurootcert

Осталось назначить эту политику на компьютеры и после обновления настроек GPO на клиенте проверить появление новых корневых сертификатов в хранилище.

Политика Turn off Automatic Root Certificates Update в разделе Computer Configuration -> Administrative Templates -> System -> Internet Communication Management -> Internet Communication settings должна быть выключена или не настроена.

Обновление корневых сертификатов в Windows 7

Несмотря на то, что Windows 7 уже снята с поддержки, есть много пользователей и компаний, в которых она еще используется.

После установки чистой Windows 7 из образа вы может столкнуться, что многие современные программы и инструменты на ней не работают из-за того, что они подписаны с помощью новых сертификатов. В частности, были жалобы, что в Windows 7 64 без обновления сертификатов не удается установить .Net Framework 4.8. или

vs_Community.exe с ошибкой:

installer manifest failed signature validation

Чтобы обновить корневые сертификаты в Windows 7, нужно скачать и установить MSU обновление KB2813430 (https://support.microsoft.com/en-us/topic/an-update-is-available-that-enables-administrators-to-update-trusted-and-disallowed-ctls-in-disconnected-environments-in-windows-0c51c702-fdcc-f6be-7089-4585fad729d6).

После этого вы можете использовать утилиту certutil для генерации SST файла с сертификатами (на этом или на другом компьютере):

certutil.exe -generateSSTFromWU c:psroots.sst

Теперь можно импортировать сертификаты в доверенные:

MMC -> add snap-in -> certificates -> computer account > local computer. Перейдите в раздел Trusted root certification authority, выберите All Tasks -> Import, найдите ваш SST файл (в типе файлов выберите Microsoft Serialized Certificate Store — *.sst) -> Open -> Place all certificates in the following store -> Trusted Root Certification Authorities

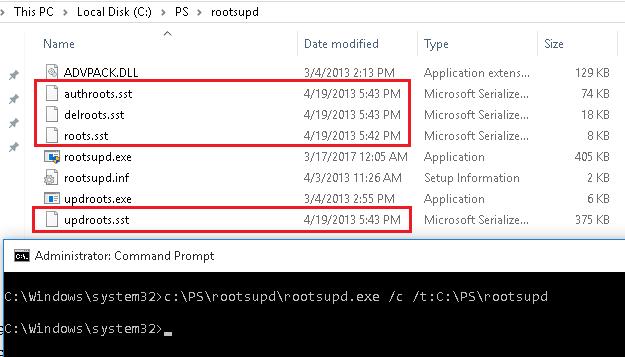

Утилита rootsupd.exe для обновления сертификатов в Windows XP

В Windows XP для обновления корневых сертификатов использовалась утилита rootsupd.exe. В этой утилита содержится список корневых и отозванных сертификатов, зашитых в которой регулярно обновлялся. Сама утилита распространялась в виде отдельного обновления KB931125 (Update for Root Certificates).

- Скачайте утилиту rootsupd.exe, перейдя по ссылке (по состоянию на 15.07.2019 ссылка не работает, возможно в Microsoft решили убрать ее из общего доступа. На данный момент вы можете скачать утилиту с сайта kaspersky.com — http://media.kaspersky.com/utilities/CorporateUtilities/rootsupd.zip);

- Для установки корневых сертификатов Windows, достаточно запустить файл rootsupd.exe. Но мы попробуем более внимательно рассмотреть его содержимое, распаковав его с помощью команды:

rootsupd.exe /c /t:C:PSrootsupd

- Сертификаты содержатся в SST файлах: authroots.sst, delroot.sst и т.п. Для удаления/установки сертификатов можно воспользоваться командами:

updroots.exe authroots.sst

updroots.exe -d delroots.sst

Но, как вы видите, дата создания этих файлов 4 апреля 2013 (почти за год до окончания официальной поддержки Windows XP). Таким образом, с этого времени утилита не обновлялась и не может быть использована для установки актуальных сертификатов. Однако нам чуть позже понадобится файл updroots.exe.

Была информация, что утилиту updroots.exe нежелательно использовать в современных билдах Windows 10 1803+, т.к. она может сломать корневой сертификат Microsoft Root Certificate Authority.

В этой статье мы рассмотрели несколько способов обновления корневых сертификатов на компьютерах Windows, изолированных от Интернета.

- Remove From My Forums

-

Вопрос

-

Добрый день, коллеги!

Подходит время корневого сертификата центра сертификации, нужно продлять. Со службой сертификатов работать доводилось, но вот обновлять корневой сертификат — нет. Сейчас самое главное чтобы не было прерываний в работе сервисов у пользователей,

поэтому обновлять буду с прежним ключом. Вопрос собственно в том как это сделать — обновить сертификат с прежним ключом, доменной политикой сертификат распространить на доменные компьютеры, а дальше у меня

начинается затык — список отозванных сертификатов, точки распространения, нужно ли с ним что-то делать, где-то что-то прописывать, менять? Подскажите пожалуйста.

Ответы

-

Новый ЦС не нужен. Обновляйте существующий сертификат ЦС и распространяйте его по хранилищам корневых доверенных сертификатов (через AD, через GPO, вручную — так, как у вас сейчас делается с существующим). Параллельно можете выпускать

новые сертификаты взамен выпущенных, с продлённым сроком действия. Т.к. ключ вы не меняете, то клиенты (по крайней мере, под Windows XP/2K3 и выше) будут доверять новым сертификатам, даже если у них не будет нового

сертификата ЦС в хранилище корневых доверенных: т.к. ссылка на подписывающий ЦС по умолчанию идёт по отпечатку ключа, а он не меняется, то они при построении цепочки доверия могут использовать существующий сертификат ЦС, пока он не устарел.Списки отзыва для сертификатов, подписанных существующим сертификатом ЦС, будут создаваться и публиковаться при обычной процедуре создания списков отзыва, наряду со списками для нового сертификата. Елинственно, если вы публикуете их где-то

(например, на веб-сайте для внешнего доступа) вручную, то посмотрите и если надо — копируйте файлы списков доступа с новыми именами.А вообще я бы на вашем месте, раз уж вы всё равно обновляете сертификат ЦС с тем же ключом, перед нынешним обновлением увеличил бы время жизни сертификата ЦС лет, эдак до 20, чтобы больше его заменой не заморачиваться.

Слава России!

-

Помечено в качестве ответа

18 августа 2017 г. 5:44

-

Помечено в качестве ответа

-

Да, речь идёт именно о CDP (или AIA для OCSP и возможности загрузки сертификата ЦС). Там и надо смотреть, где что публикуется.

По умолчанию всё это публикуется в AD и на самом сервере в папке, доступ в которую из внутренней сети обеспечивает IIS по HTTP. Работает это без вмешательства админа (ему нужно только публикацию в консоли CA запускать,

разве что) и для работы во внутренней сети этого достаточно.Внешние пользователи, вообще-то, должны иметь возможность проверять списки отзыва — если у них на клиентах эта проверка не отключена, конечно, что тоже делается иногда. Т.е. в идеале эти списки должны быть размещены на доступном

извне веб-сайте. И копироваться они туда могут, к примеру, отдельным скриптом, на который в таком случае надо обратить внимание. Но т.к. списки отзыва кэшируются на клиенте, то если пользователь работает попеременно

на ноутбуке из дома и из офиса, то достаточно, чтобы он появлялся в офисе и забирал новый список до истечения времени действия старого — хотя интервал перекрытия времени действия там маловат (дня четыре, насколько я помню),

и в таком режиме лучше его увеличить для надёжности.Короче, смотрите как у вас там настроено и думайте.

Слава России!

-

Помечено в качестве ответа

Alexander Dekhnik

18 августа 2017 г. 5:44

-

Помечено в качестве ответа

Windows Server 2012 R2 Datacenter Windows Server 2012 R2 Standard Windows Server 2012 R2 Essentials Windows Server 2012 R2 Foundation Windows 8.1 Enterprise Windows 8.1 Pro Windows 8.1 Windows RT 8.1 Windows Server 2012 Datacenter Windows Server 2012 Datacenter Windows Server 2012 Standard Windows Server 2012 Standard Windows Server 2012 Essentials Windows Server 2012 Foundation Windows Server 2012 Foundation Windows 8 Enterprise Windows 8 Pro Windows 8 Windows RT Windows Server 2008 R2 Service Pack 1 Windows Server 2008 R2 Datacenter Windows Server 2008 R2 Enterprise Windows Server 2008 R2 Standard Windows Server 2008 R2 for Itanium-Based Systems Windows Server 2008 R2 Foundation Windows 7 Service Pack 1 Windows 7 Ultimate Windows 7 Enterprise Windows 7 Professional Windows 7 Home Premium Windows 7 Home Basic Windows 7 Starter Еще…Меньше

В этой статье описывается обновление, которое позволяет срочные обновления для Программы корневых сертификатов Windows в Windows 8.1, Windows RT 8.1, Windows Server 2012 R2, Windows 8, Windows RT, Windows Server 2012, Windows 7 и Windows Server 2008 R2. Перед установкой этого обновления, см. Дополнительные сведения об этом обновлении и извлечь необходимые компоненты в этой статье.

Сведения об этом обновлении

Программа корневых сертификатов Windows (Windows Root Certificate Program) обеспечивает автоматическое распространение доверенных корневых сертификатов в Windows. Обычно клиентский компьютер запрашивает обновление корневых сертификатов один раз в неделю. После применения этого обновления, клиентский компьютер может получать обновления срочные корневой сертификат в течение 24 часов.

Известные проблемы

После установки этого обновления при запуске Windows Update может появиться ошибка 0x800706f7.

Решение

Чтобы устранить эту проблему, установите обновление 3024777.

Как получить это обновление

Метод 1. Центр обновления Windows

Метод 2. Центр загрузки Майкрософт

Следующие файлы доступны для загрузки из Центра загрузки Майкрософт.

|

Операционная система |

Обновление |

|---|---|

|

Для всех поддерживаемых 86-разрядных версий Windows 8.1 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows 8.1 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows Server 2012 R2 |

|

|

Для всех поддерживаемых 32-разрядных версий Windows 8 |

|

|

Для всех поддерживаемых версий Windows 8 для систем на базе x64 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows Server 2012 |

|

|

Для всех поддерживаемых 86-разрядных версий Windows 7 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows 7 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows Server 2008 R2 |

|

|

Для всех поддерживаемых версий Windows Server 2008 R2 для платформы IA-64 |

|

Notes

-

Следует запускать программу установки из командной строки с повышенными правами.

-

Обновление для Windows RT 8.1 или Windows RT можно получить только из центра обновления Windows.

Для получения дополнительных сведений о том, как скачать файлы поддержки Майкрософт, щелкните следующий номер статьи базы знаний Майкрософт.

Как загрузить файлы поддержки Microsoft через оперативные службы 119591Корпорация Майкрософт проверила этот файл на наличие вирусов. Корпорация Майкрософт использует последнее антивирусное программное обеспечение, доступное на период публикации файла. Файл хранится на защищенных серверах, что предотвращает его несанкционированное изменение.

Способ 3: Накопительный пакет обновления для Windows 8.1, Windows RT 8.1, Windows Server 2012 R2, Windows 8, Windows RT или Windows Server 2012

Установите одно из следующих накопительных пакетов обновления, датированные декабря 2014 г.

-

Получить декабря 2014 накопительный пакет обновления для Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2

-

Получить декабря 2014 накопительный пакет обновления для Windows RT, Windows 8 и Windows Server 2012

Примечание. Накопительный пакет обновления устраняет многие другие проблемы, отдельное обновление устраняет проблему. Накопительный пакет обновления больше, чем отдельное обновление. Таким образом накопительный пакет обновлений занимает больше времени при загрузке.

Сведения об обновлении

Предварительные условия

Для установки этого обновления необходимо установить обновление 2919355 в Windows Server 2012 R2 или Windows 8.1. Или установите Пакет обновления 1 для Windows 7 или Windows Server 2008 R2.

Сведения о реестре

Чтобы применить это обновление, нет необходимости вносить изменения в реестр.

Необходимость перезагрузки

Возможно потребуется перезагрузить компьютер после установки этого обновления.

Сведения о замене обновлений

Это обновление не заменяет ранее выпущенное обновление.

Дополнительные сведения

Дополнительные сведения см. ниже статьях базы знаний Майкрософт:

2677070 Программа автоматического обновления для отозванных сертификатов для Windows Vista, Windows Server 2008, Windows 7 и Windows Server 2008 R2

2813430 Обновление, которое позволяет администраторам обновлять надежные и запрещенные CTL в отключенных средах в Windows

Глобальная версия этого обновления устанавливает файлы, которые имеют атрибуты, перечисленные в следующих таблицах. Дата и время для файлов указаны в формате UTC. Дата и время для файлов на локальном компьютере отображаются в местном времени с вашим текущим смещением летнего времени (DST). Кроме того, при выполнении определенных операций с файлами, даты и время могут изменяться.

Сведения о файлах Windows 8.1 и Windows Server 2012 R2 и заметки

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить по номерам версий, как показано в следующей таблице.

Версия

Продукт

Контрольная точка

Направление поддержки

6.3.960 0.17 xxx

Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2

RTM

GDR

-

Файлы MANIFEST (.manifest) и MUM (.mum), устанавливаемые для каждой среды не указываются.

Для всех поддерживаемых 32-разрядных версий Windows 8.1

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.3.9600.17475 |

1,612,992 |

30-Oct-2014 |

23:38 |

x86 |

Для всех поддерживаемых версий на базе x64 Windows 8.1 или Windows Server 2012 R2

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.3.9600.17475 |

1,970,432 |

30-Oct-2014 |

23:39 |

x64 |

|

Crypt32.dll |

6.3.9600.17475 |

1,612,992 |

30-Oct-2014 |

23:38 |

x86 |

Для всех поддерживаемых версий Windows 8.1 для систем на базе ARM

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.3.9600.17475 |

1,499,336 |

30-Oct-2014 |

23:32 |

Неприменимо |

Сведения о файле Windows 8 и Windows Server 2012 и заметки

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить по номерам версий, как показано в следующей таблице.

Версия

Продукт

Контрольная точка

Направление поддержки

6.2.920 0.17xxx

Windows 8, Windows RT или Windows Server 2012

RTM

GDR

6.2.920 0.21xxx

Windows 8, Windows RT или Windows Server 2012

RTM

LDR

-

Выпуски обновлений GDR содержат только те исправления, которые выпускаются повсеместно и предназначены для устранения распространенных критических проблем. В обновления LDR входят также специализированные исправления.

-

Файлы MANIFEST (.manifest) и MUM (.mum), устанавливаемые для каждой среды не указываются.

Для всех поддерживаемых версий Windows 8 для систем на базе x86

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.2.9200.17164 |

1,569,792 |

30-Oct-2014 |

05:22 |

x86 |

|

Crypt32.dll |

6.2.9200.21279 |

1,591,808 |

30-Oct-2014 |

00:46 |

x86 |

Для всех поддерживаемых версий x64 под управлением Windows 8 или Windows Server 2012

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.2.9200.17164 |

1,890,816 |

30-Oct-2014 |

07:20 |

x64 |

|

Crypt32.dll |

6.2.9200.21279 |

1,919,488 |

30-Oct-2014 |

00:51 |

x64 |

|

Crypt32.dll |

6.2.9200.17164 |

1,569,792 |

30-Oct-2014 |

05:22 |

x86 |

|

Crypt32.dll |

6.2.9200.21279 |

1,591,808 |

30-Oct-2014 |

00:46 |

x86 |

Для всех поддерживаемых версий Windows 8 для систем на базе ARM

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.2.9200.17164 |

1,403,392 |

30-Oct-2014 |

05:45 |

Неприменимо |

Информация о файлах для Windows 7 и Windows Server 2008 R2 и примечания

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить по номерам версий, как показано в следующей таблице.

-

Выпуски обновлений GDR содержат только те исправления, которые выпускаются повсеместно и предназначены для устранения распространенных критических проблем. В обновления LDR входят также специализированные исправления.

-

Файлы MANIFEST (.manifest) и MUM (.mum), устанавливаемые для каждой среды не указываются.

Для всех поддерживаемых 86-разрядных версий Windows 7

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.1.7601.18700 |

1,174,528 |

12-Dec-2014 |

05:07 |

x86 |

|

Crypt32.dll |

6.1.7601.22908 |

1,175,040 |

12-Dec-2014 |

05:38 |

x86 |

|

Cryptnet.dll |

6.1.7601.18205 |

103,936 |

09-Jul-2013 |

04:46 |

x86 |

|

Cryptnet.dll |

6.1.7601.22780 |

106,496 |

19-Aug-2014 |

02:47 |

x86 |

|

Cryptsvc.dll |

6.1.7601.18526 |

143,872 |

07-Jul-2014 |

01:40 |

x86 |

|

Cryptsvc.dll |

6.1.7601.22856 |

145,920 |

30-Oct-2014 |

02:14 |

x86 |

|

Wintrust.dll |

6.1.7601.18526 |

179,200 |

07-Jul-2014 |

01:40 |

x86 |

|

Wintrust.dll |

6.1.7601.22736 |

179,200 |

07-Jul-2014 |

01:41 |

x86 |

Для всех поддерживаемых 64-разрядных версий Windows 7 и Windows Server 2008 R2

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.1.7601.18700 |

1,480,192 |

12-Dec-2014 |

05:31 |

x64 |

|

Crypt32.dll |

6.1.7601.22908 |

1,480,704 |

12-Dec-2014 |

06:02 |

x64 |

|

Cryptnet.dll |

6.1.7601.18205 |

139,776 |

09-Jul-2013 |

05:46 |

x64 |

|

Cryptnet.dll |

6.1.7601.22780 |

142,336 |

19-Aug-2014 |

03:05 |

x64 |

|

Cryptsvc.dll |

6.1.7601.18526 |

187,904 |

07-Jul-2014 |

02:06 |

x64 |

|

Cryptsvc.dll |

6.1.7601.22736 |

190,976 |

07-Jul-2014 |

02:06 |

x64 |

|

Wintrust.dll |

6.1.7601.18526 |

229,376 |

07-Jul-2014 |

02:07 |

x64 |

|

Wintrust.dll |

6.1.7601.22736 |

229,376 |

07-Jul-2014 |

02:06 |

x64 |

|

Crypt32.dll |

6.1.7601.18700 |

1,174,528 |

12-Dec-2014 |

05:07 |

x86 |

|

Crypt32.dll |

6.1.7601.22908 |

1,175,040 |

12-Dec-2014 |

05:38 |

x86 |

|

Cryptnet.dll |

6.1.7601.18205 |

103,936 |

09-Jul-2013 |

04:46 |

x86 |

|

Cryptnet.dll |

6.1.7601.22780 |

106,496 |

19-Aug-2014 |

02:47 |

x86 |

|

Cryptsvc.dll |

6.1.7601.18526 |

143,872 |

07-Jul-2014 |

01:40 |

x86 |

|

Cryptsvc.dll |

6.1.7601.22856 |

145,920 |

30-Oct-2014 |

02:14 |

x86 |

|

Wintrust.dll |

6.1.7601.18526 |

179,200 |

07-Jul-2014 |

01:40 |

x86 |

|

Wintrust.dll |

6.1.7601.22736 |

179,200 |

07-Jul-2014 |

01:41 |

x86 |

Для всех поддерживаемых версий Windows Server 2008 R2 для систем на базе процессоров IA-64

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.1.7601.18700 |

2,690,048 |

12-Dec-2014 |

04:45 |

IA-64 |

|

Crypt32.dll |

6.1.7601.22908 |

2,691,072 |

12-Dec-2014 |

04:45 |

IA-64 |

|

Cryptnet.dll |

6.1.7601.18205 |

267,264 |

09-Jul-2013 |

04:27 |

IA-64 |

|

Cryptnet.dll |

6.1.7601.22780 |

272,896 |

19-Aug-2014 |

02:13 |

IA-64 |

|

Cryptsvc.dll |

6.1.7601.18526 |

388,608 |

07-Jul-2014 |

01:22 |

IA-64 |

|

Cryptsvc.dll |

6.1.7601.22736 |

392,704 |

07-Jul-2014 |

01:25 |

IA-64 |

|

Wintrust.dll |

6.1.7601.18526 |

514,048 |

07-Jul-2014 |

01:22 |

IA-64 |

|

Wintrust.dll |

6.1.7601.22736 |

514,048 |

07-Jul-2014 |

01:25 |

IA-64 |

|

Crypt32.dll |

6.1.7601.18700 |

1,174,528 |

12-Dec-2014 |

05:07 |

x86 |

|

Crypt32.dll |

6.1.7601.22908 |

1,175,040 |

12-Dec-2014 |

05:38 |

x86 |

|

Cryptnet.dll |

6.1.7601.18205 |

103,936 |

09-Jul-2013 |

04:46 |

x86 |

|

Cryptnet.dll |

6.1.7601.22780 |

106,496 |

19-Aug-2014 |

02:47 |

x86 |

|

Cryptsvc.dll |

6.1.7601.18526 |

143,872 |

07-Jul-2014 |

01:40 |

x86 |

|

Cryptsvc.dll |

6.1.7601.22856 |

145,920 |

30-Oct-2014 |

02:14 |

x86 |

|

Wintrust.dll |

6.1.7601.18526 |

179,200 |

07-Jul-2014 |

01:40 |

x86 |

|

Wintrust.dll |

6.1.7601.22736 |

179,200 |

07-Jul-2014 |

01:41 |

x86 |

Ссылки

См. термины , которые корпорация Майкрософт использует для описания обновлений программного обеспечения.

Нужна дополнительная помощь?

Актуальные системы семейства Windows, подключенные к Интернету, могут автоматически обновлять корневые сертификаты. В противном случае, обновление необходимо выполнять вручную. Если это не делать, мы можем столкнуться с рядом проблем:

- Не открываются или выдают предупреждение безопасности некоторые (или все) сайты, работающие по https.

- Некорректная работа отдельных приложений (например, антивирусных систем).

- Ошибки при подключении по удаленному рабочему столу.

Это пример ошибок, который не претендует на свою полному. Чаще всего, проблемы встречаются на системах, снятых с обслуживания компанией Microsoft (Windows XP, 7, а также Server 2003, 2008).

Обновление сертификатов

Обновление доверенных корневых сертификатов выполняется во время обновления операционной системы. Если последнее включено, то нашего участия не требуется, иначе, можно установить обновление вручную. Пример такого пакета — KB931125 (ссылка).

Однако, если операционная система устарела, разработчик прекращает выпуск обновлений, и мы не можем воспользоваться средствами обновления системы. В таком случае, необходимо сделать выгрузку корневых сертификатов на актуальной системе и перенести их на устаревший.

Получение актуальных сертификатов

Для начала, выгрузим сертификаты на компьютере с актуальной версией Windows (10) и подключением к сети Интернет.

Создадим каталог, в который будет выгружен файл с корневыми сертификатами, например, C:CA (папка CA на диске C).

Открываем командную строку от администратора и вводим команду:

certutil.exe -generateSSTFromWU C:CAroots.sst

* где C:CA — каталог, который мы создали; roots.sst — файл, в который будут выгружены сертификаты.

* если мы получили ошибку Не удается найти указанный файл. 0x80070002, то необходимо убедиться, что каталог CA создан (в нашем примере в корне диска С).

В папке C:CA мы должны увидеть файл roots.sst.

Установка/обновление корневых сертификатов

Полученный на предыдущем этапе файл переносим на компьютер, где необходимо обновить доверенные корневые сертификаты, например, также в папку C:CA. Скачиваем утилиту rootsupd и распаковываем ее в этот же каталог.

Открываем командную строку от администратора и вводим команду:

C:CArootsupd.exe /c /t:C:CA

* где C:CA — папка, в которую мы перенесли корневые сертификаты.

В появившемся окне Roots Update:

… выбираем No, чтобы не переписывать наш файл roots.sst.

В папке C:CA должны появится новые файлы, в том числе, утилита updroots. Вводим теперь команду:

C:CAupdroots.exe C:CAroots.sst

Готово.

Была ли полезна вам эта инструкция?

Да Нет

Проблема корневых сертификатов стала актуальна для Windows XP, 2003 Server, 7, 2008 Server после окончания их поддержки. И если с отсутствием свежих обновлений можно смириться, то из-за не обновлённого хранилища сертификатов перестают нормально отображаться сайты и перестают работать онлайн инсталляторы.

Вариант 1:

Update and Revoked Roots. Инструмент для обновления корневых сертификатов. UpdRoots загружает сертификаты с сервера Microsoft и выводит реальную дату изменения загруженных файлов, тем самым можно определить, насколько свежий тот или иной сертификат.

Для обновления офлайн, разместите рядом с UpdRoots все пять групп сертификатов/файлов SST, при наличии доступа в интернет, офлайн обновление не работает.

Для тихого обновления предусмотрен ключ командной строки /S.

Скачать UpdRoots.zip

Вариант 2:

Скачивание и обновление корневых сертификатов:

Ключи установки:

CertUpdater.exe -aie -gm2 -fm0 — скачивание корневых сертификатов из Windows Update в папку MyRoots, создаётся автоматически рядом с CertUpdater.exe.

CertUpdater.exe -aii -gm2 -fm0 — импорт корневых сертификатов из папки MyRoots в систему.

CertUpdater.exe -aim -gm2 -fm0 — вызов системного менеджера сертификатов.

CertUpdater.exe -air -gm2 -fm0 — импорт корневых сертификатов из пакета корневых сертификатов CertUpdater в систему.

CertUpdater.exe -aiu -gm2 -fm0 — обновление пакета корневых сертификатов CertUpdater.

CertUpdater.exe -h — вызов справки.

Скачать CertUpdater.zip

Вариант 3: Обновление корневых сертификатов выполняет UpdatePack7R2 для обновления Windows 7 SP1 и Server 2008 R2 SP1 от simplix-а: http://forum.oszone.net/thread-257198.html

Скачать UpdatePack7R2+.zip

Вариант 4: Обновление корневых сертификатов выполняет набор обновлений «DrWindows» для Windows 7

Описание и обсуждение на русском языке: http://forum.oszone.net/thread-351049.html

Текст автора набора обновлений: https://www.drwindows.de/xf/threads/windows-7-update-pack-by-drwindows-september-2022.15232/

Скачать Windows 7 Update-Pack by DrWindows September 2022 — 64 Bit

Вариант 5: Обновление корневых сертификатов при помощи RootCertUpdater

Данный обновлятор представляет собой 7z SFX архив со следующим конфигом:

;!@Install@!UTF-8!

Title=»Обновлятор корневых сертификатов»

BeginPrompt=»Обновить хранилище сертификатов?»

RunProgram=»updroots «%%T\authroots.sst»»

RunProgram=»updroots «%%T\updroots.sst»»

RunProgram=»updroots -l «%%T\roots.sst»»

RunProgram=»updroots -d «%%T\delroots.sst»»

RunProgram=»updroots -l -u «%%T\disallowedcert.sst»»

GUIFlags=»2+4+8+16+32+2048″

MiscFlags=»4″

GUIMode=»1″

FinishMessage=»Обновление выполнено!»

;!@InstallEnd@!

и содержит актуальные на дату публикации файлы authroots.sst, delroots.sst, roots.sst, updroots.sst и disallowedcert.sst

Вы можете самостоятельно обновлять обновлятор) открыв его в архиваторе 7-Zip и перетянув в него более свежие sst-файлы:

http://download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/authroots.sst

http://download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/updroots.sst

http://download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/roots.sst

http://download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/delroots.sst

http://download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/disallowedcert.sst

Скачать RootCertUpdater.zip

Вариант 6: RootsUpdSetup для Windows XP

Сделано сразу в виде SVCPACK-аддона для Windows XP, упаковано в WinRAR SFX. Никаких ключей установки не требуется, всё максимально просто: есть интернет: *.sst-файлы обновляются и устанавливаются; нет интернета — ставится то, что есть в архиве.

RootsUpdSetup_win_xp.exe

Вариант 7: Обновление корневых сертификатов при помощи UpdRootsCert

Принцип работы: если есть интернет — то скачиваются и устанавливаются последние сертификаты,

если нет — то установятся сертификаты из набора.

Скачать UpdRootsCert.zip

- Remove From My Forums

-

Question

-

Hello Experts,

We do have a PKI infraestructure in place running Windows 2008 R2, AD Forest/Domain functional level are Windows 2008 R2. All DCs, and certificates servers are Hyper V VMs running WIndows 2008 R2

I would like to get some sort of high level steps, and documentation/blog/link in how renew root, subordinate and issuing CA certificate authority in a production environment

In addition to that, I would like to be able to perform a test by requesting a new Certificate from the renewed PROD CA environment, ensure newly issued cert is trusted by other servers

Your thoughts?

Franki

Answers

-

Hi Franki,

as long as you keep all CA private keys and all machines using or trusting the certificates today are AD members this should not be two complicated. Because no certificate can have a validity behind the end validity of the Root CA we start on the root CA

and work down our way to the actual certificates. You should perform all tasks as Enterprise Admin.1. Log on to the root CA machine. Open the Certification Authority console. Make a right-mouse click on the CA name, select All Tasks and Renew CA Certificate. Click Yes on the question to stop certificate services. On the next screen answer the question

Do you want to generate a new public and private key pair? with No and click ok. If the root CA is not an Enterprise CA or completely offline copy the new Root CA certificate to one 2008 R2 server and run certutil.exe -f -dspublish newrootcert.cer RootCA.

The machines in AD will get the new root CA cert installed with the next GPO update or reboot, whatever is sooner.2. Log on to the subordinate CA machine. Run gpupdate /force to make sure the new root CA certificate will be installed.Open the Certification Authority console. Make a right-mouse click on the CA name, select All Tasks and Renew CA Certificate. Click Yes

on the question to stop certificate services. On the next screen answer the question Do you want to generate a new public and private key pair? with No and click ok. On the screen about the certificate request click cancel and check on c: for a certificate

request file *.req. Copy the request file to the root ca. Open then Certification Authority console on the root CA, right mouse click on the ca name, select All Tasks and Submit new request . Select the request file. Now go to Issued certificates, select the

certificate what was just issued. Double-click on the entry, go to the Detail tab and click on Copy to File. Accept all defaults on the Export Wizard and save the file as *.cer. Copy the certificate file to the subordinate CA. Start the certificate services

and the subordinate CA and provide path and file name when you are asked for the new subordinate CA certificate.3. Follow all steps from 2. for the issuing CA.

4. Now you can issue certificates, e.g for SSL and they should be trusted from all client.

Note: if you have Windows standalone machine, iPads, iPhone, Androids, Java, Firefox etc. you need to import the new root CA certificate on them as well.

Regards,

Lutz

-

Marked as answer by

Thursday, November 21, 2013 8:21 PM

-

Marked as answer by

-

-

Marked as answer by

Jason Patrick

Friday, September 13, 2013 7:26 PM

-

Marked as answer by

- Remove From My Forums

-

Question

-

Hello Experts,

We do have a PKI infraestructure in place running Windows 2008 R2, AD Forest/Domain functional level are Windows 2008 R2. All DCs, and certificates servers are Hyper V VMs running WIndows 2008 R2

I would like to get some sort of high level steps, and documentation/blog/link in how renew root, subordinate and issuing CA certificate authority in a production environment

In addition to that, I would like to be able to perform a test by requesting a new Certificate from the renewed PROD CA environment, ensure newly issued cert is trusted by other servers

Your thoughts?

Franki

Answers

-

Hi Franki,

as long as you keep all CA private keys and all machines using or trusting the certificates today are AD members this should not be two complicated. Because no certificate can have a validity behind the end validity of the Root CA we start on the root CA

and work down our way to the actual certificates. You should perform all tasks as Enterprise Admin.1. Log on to the root CA machine. Open the Certification Authority console. Make a right-mouse click on the CA name, select All Tasks and Renew CA Certificate. Click Yes on the question to stop certificate services. On the next screen answer the question

Do you want to generate a new public and private key pair? with No and click ok. If the root CA is not an Enterprise CA or completely offline copy the new Root CA certificate to one 2008 R2 server and run certutil.exe -f -dspublish newrootcert.cer RootCA.

The machines in AD will get the new root CA cert installed with the next GPO update or reboot, whatever is sooner.2. Log on to the subordinate CA machine. Run gpupdate /force to make sure the new root CA certificate will be installed.Open the Certification Authority console. Make a right-mouse click on the CA name, select All Tasks and Renew CA Certificate. Click Yes

on the question to stop certificate services. On the next screen answer the question Do you want to generate a new public and private key pair? with No and click ok. On the screen about the certificate request click cancel and check on c: for a certificate

request file *.req. Copy the request file to the root ca. Open then Certification Authority console on the root CA, right mouse click on the ca name, select All Tasks and Submit new request . Select the request file. Now go to Issued certificates, select the

certificate what was just issued. Double-click on the entry, go to the Detail tab and click on Copy to File. Accept all defaults on the Export Wizard and save the file as *.cer. Copy the certificate file to the subordinate CA. Start the certificate services

and the subordinate CA and provide path and file name when you are asked for the new subordinate CA certificate.3. Follow all steps from 2. for the issuing CA.

4. Now you can issue certificates, e.g for SSL and they should be trusted from all client.

Note: if you have Windows standalone machine, iPads, iPhone, Androids, Java, Firefox etc. you need to import the new root CA certificate on them as well.

Regards,

Lutz

-

Marked as answer by

Thursday, November 21, 2013 8:21 PM

-

Marked as answer by

-

-

Marked as answer by

Jason Patrick

Friday, September 13, 2013 7:26 PM

-

Marked as answer by

Обязательные условия для наличия возможности работы с ЭЦП в системе ELMA:

- наличие установленного веб-браузера Internet Explorer;

- наличие установленного приложения CAPICOM;

- наличие активированного приложения ECM+;

- в веб-приложении в разделе Администрирование – Система – Настройки системы в блоке Настройки ЭЦП в качестве криптопровайдера должен быть выбран Внутренний ;

- в веб-приложении в разделе Администрирование – Документооборот – Настройка шаблонов ЭЦП должны быть заполнены и сохранены все шаблоны подписи;

- пользователь должен иметь права на подписание документов. Права назначаются администратором системы в разделе Администрирование – Документооборот — Права доступа к модулю «Документооборот».

Основные требования к системе:

- Работа с сертификатами обязательно должна осуществляться в веб-браузере Internet Explorer.

- Для обеспечения возможности настройки шаблона сертификата, добавления ролей, а также для выполнения дополнительных настроек системы необходимо членство в группе Администраторы домена, Администраторы предприятия или в эквивалентной группе.

- Для обеспечения возможности работы с ЭЦП в системе ELMA всем пользователям Windows необходимо состоять в одном домене.

Создание и настройка центра сертификации состоит из нескольких этапов.

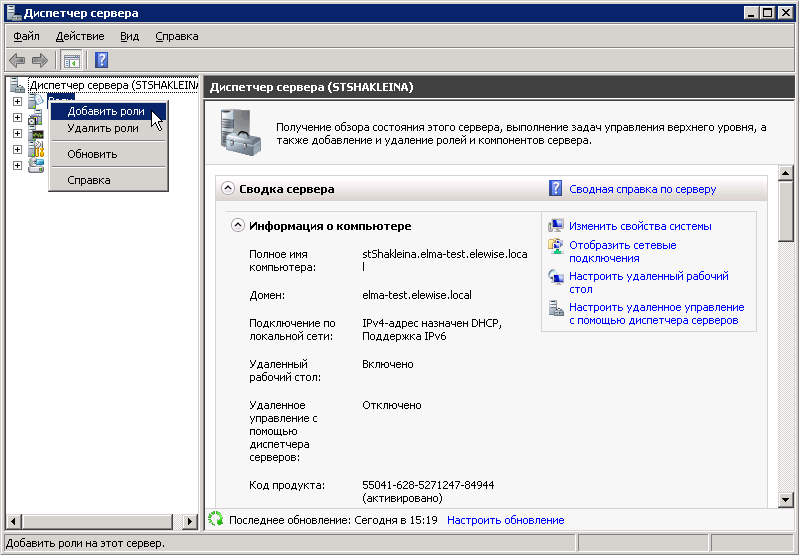

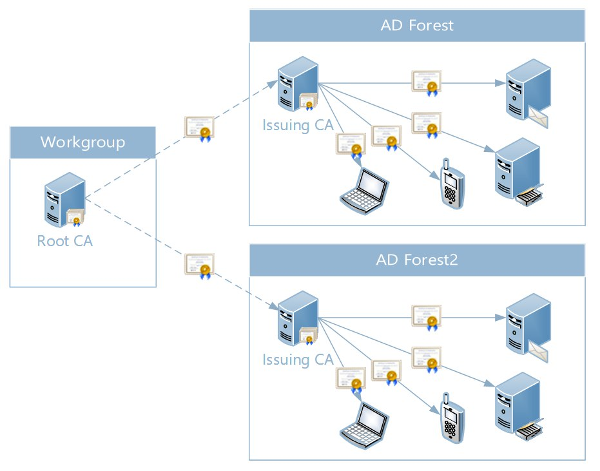

Добавление ролей Windows Server

Добавление ролей состоит из нескольких шагов.

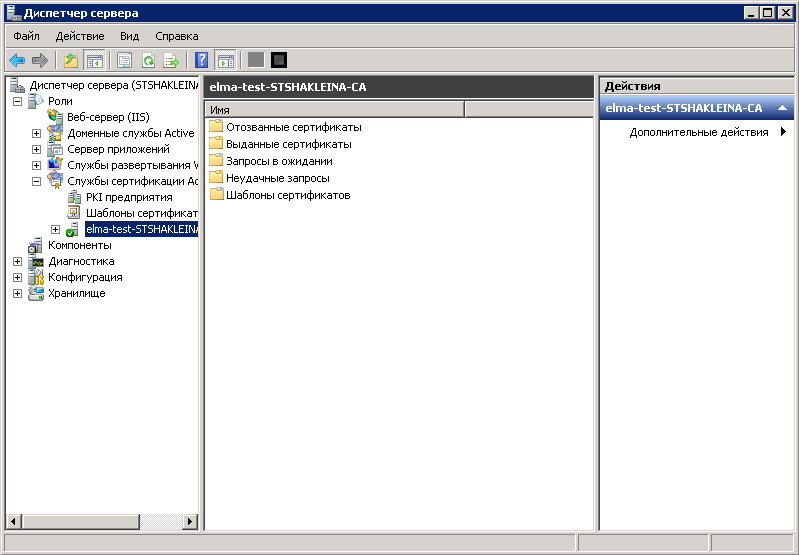

1. Запуск Диспетчера служб . Для этого необходимо нажать на кнопку Пуск – Все программы – Администрирование – Диспетчер сервера.

2. В дереве консоли (в левой части окна) необходимо вызвать контекстное меню пункта Роли и нажать на пункт меню Добавить роли (рис. 1).

Рис. 1. Дерево консоли. Кнопка контекстного меню «Добавить роли»

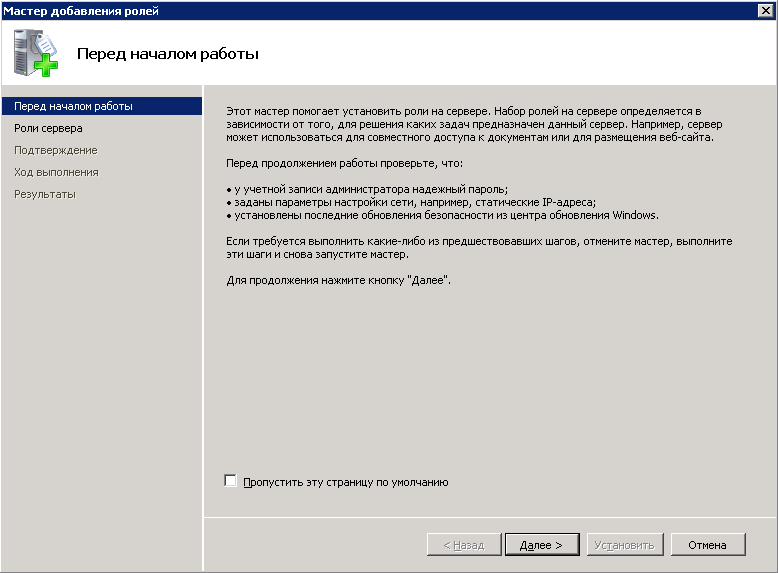

3. В открывшемся диалоговом окне Мастер добавления ролей (рис. 2), необходимо нажать на кнопку Далее .

Рис. 2. Диалоговое окно «Мастер добавления ролей»

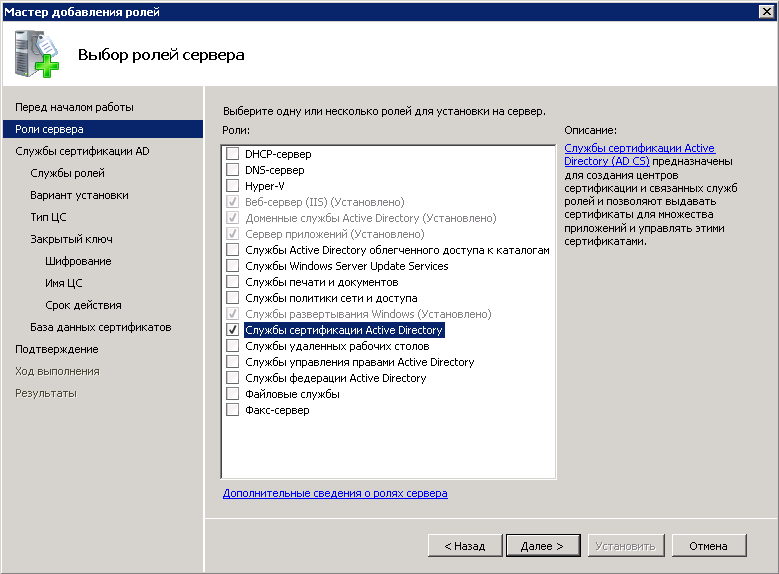

4. В окне Выбор ролей сервера (рис. 3) необходимо установить флажок Службы сертификации Active Directory . После этого в дереве консоли (в левой части окна Диспетчер сервера ) будут отображены дополнительные пункты меню. Для продолжения работы необходимо нажать на кнопку Далее .

Рис. 3. Диалоговое окно «Выбор ролей сервера»

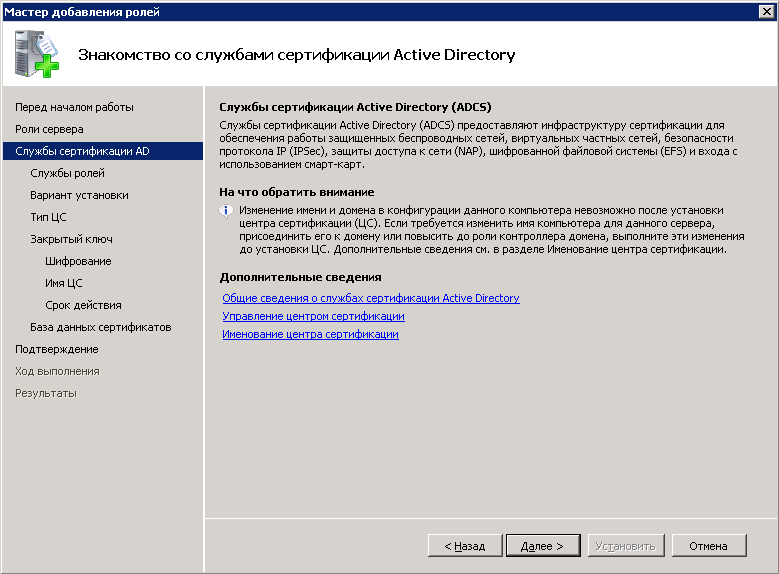

5. В окне Знакомство со службами сертификации Active Directory (рис. 4) необходимо нажать на кнопку Далее .

Рис. 4. Диалоговое окно «Знакомство со службами сертификации Active Directory»

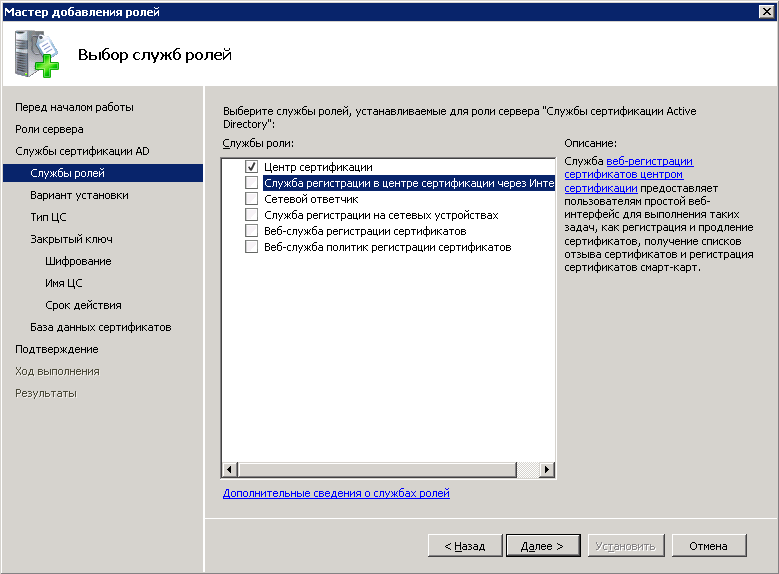

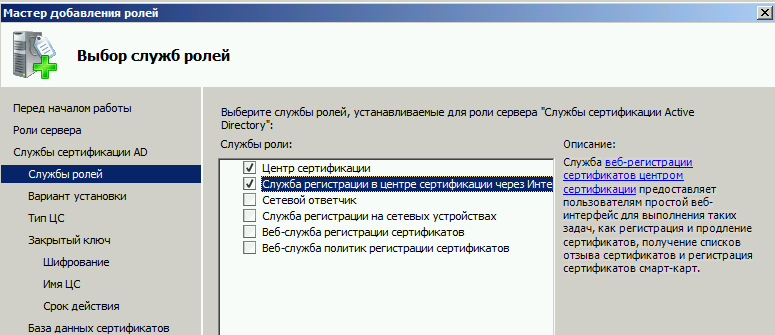

6. В окне Выбор служб ролей (рис. 5) необходимо установить флажок Служба регистрации в центре сертификации через Интернет . При этом будут автоматически определены необходимые службы ролей и компоненты (такие как IIS) и будет предложено их добавить.

Рис. 5. Диалоговое окно «Выбор служб ролей»

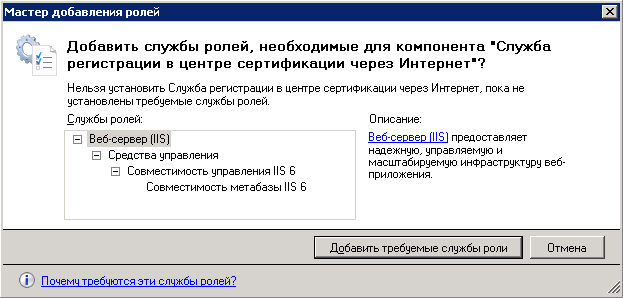

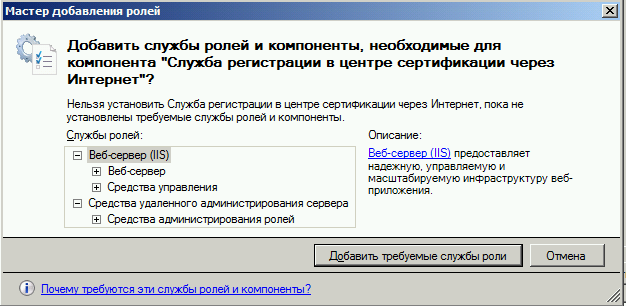

При нажатии на флажок Служба регистрации в центре сертификации через Интернет будет открыто диалоговое окно (рис. 6), в котором необходимо нажать на кнопку Добавить требуемые службы роли . После этого в окне Выбор служб ролей необходимо нажать на кнопку Далее .

Рис. 6. Диалоговое окно добавления требуемых служб ролей

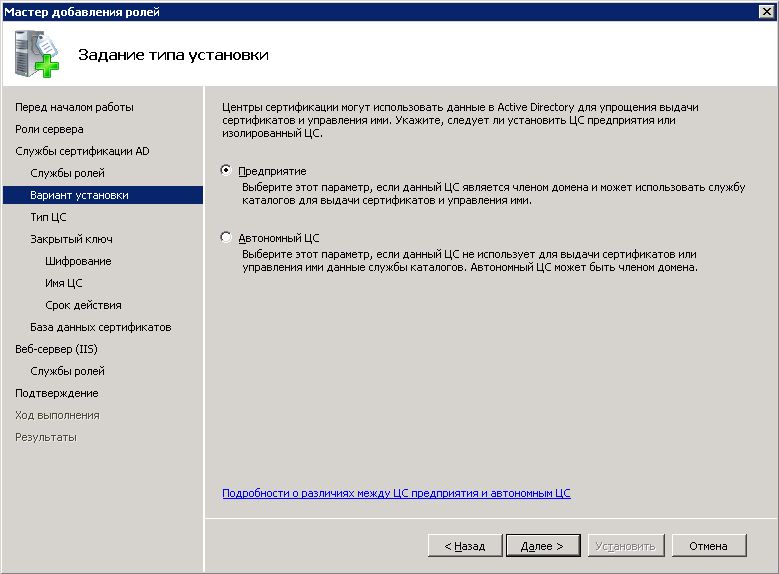

7. В окне Задание типа установки (рис. 7) необходимо установить переключатель в положение Предприятие и нажать на кнопку Далее .

Рис. 7. Диалоговое окно «Задание типа установки»

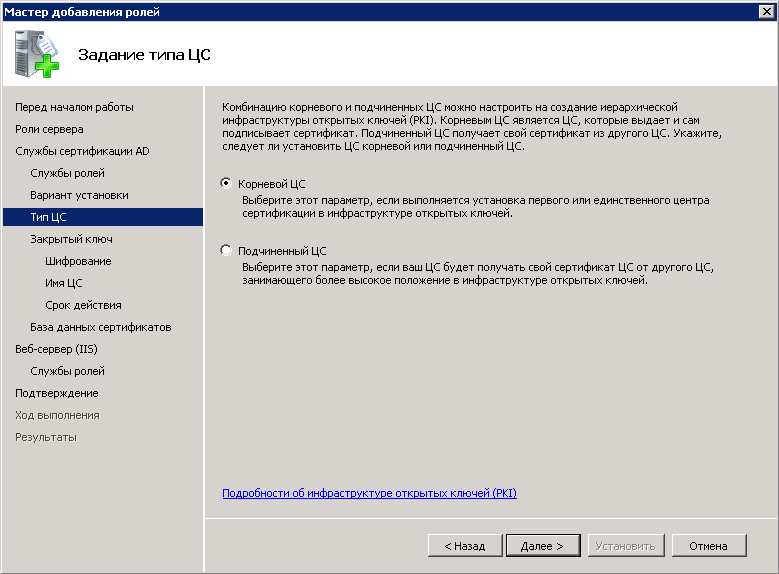

8. В окне Задание типа ЦС (рис.

Рис. 8. Диалоговое окно «Задание типа ЦС»

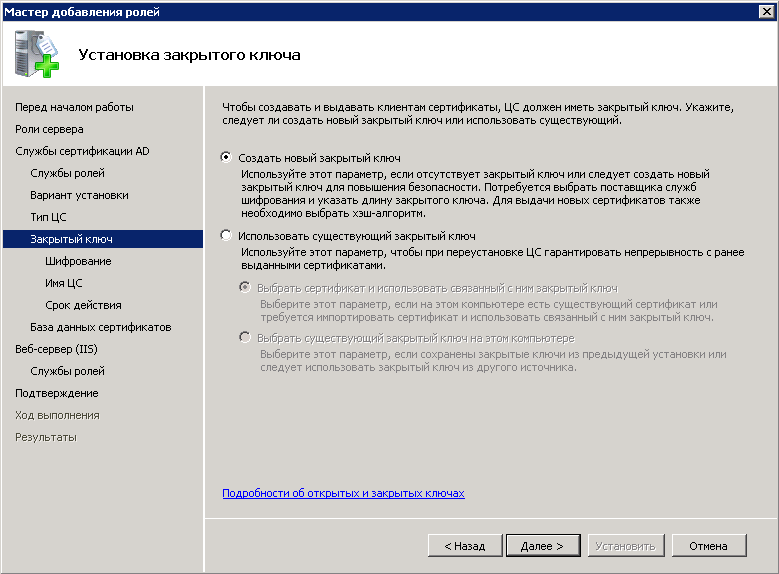

9. В окне Установка закрытого ключа (рис. 9) необходимо установить переключатель в положение Создать новый закрытый ключ и нажать на кнопку Далее .

Рис. 9. Диалоговое окно «Установка закрытого ключа»

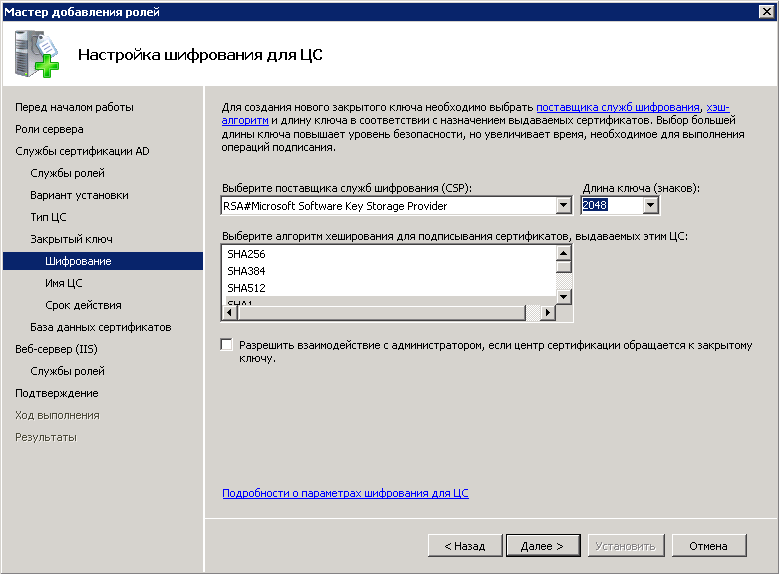

10. В окне Настройка шифрования для ЦС (рис. 10) необходимо нажать на кнопку Далее .

Рис. 10. Диалоговое окно «Настройка шифрования для ЦС»

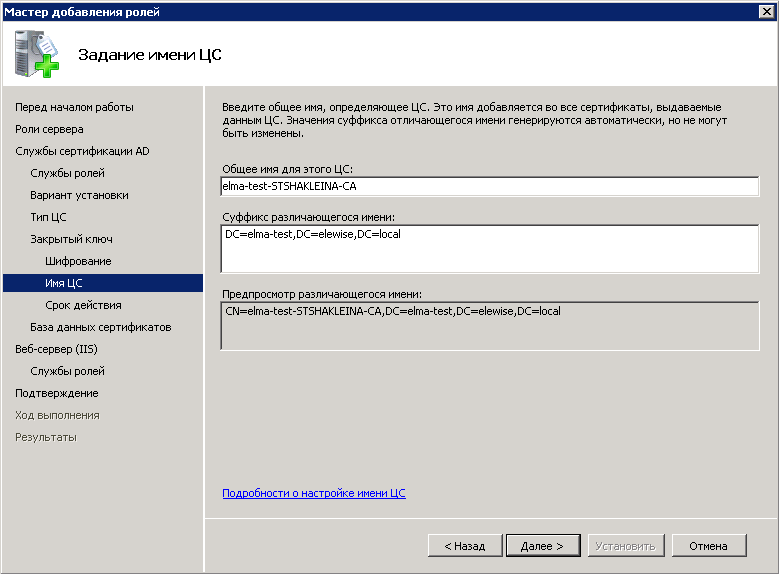

11. В окне Задание имени ЦС (рис. 11) необходимо ввести требуемое имя и нажать на кнопку Далее .

Рис. 11. Диалоговое окно «Задание имени ЦС»

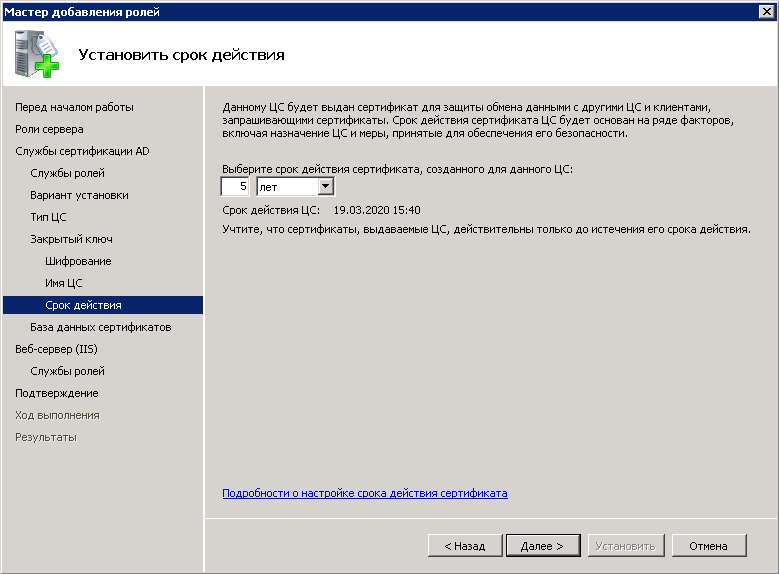

12. В окне Установить срок действия (рис. 12) необходимо выбрать требуемый срок и нажать на кнопку Далее .

Рис. 12. Диалоговое окно «Установить срок действия»

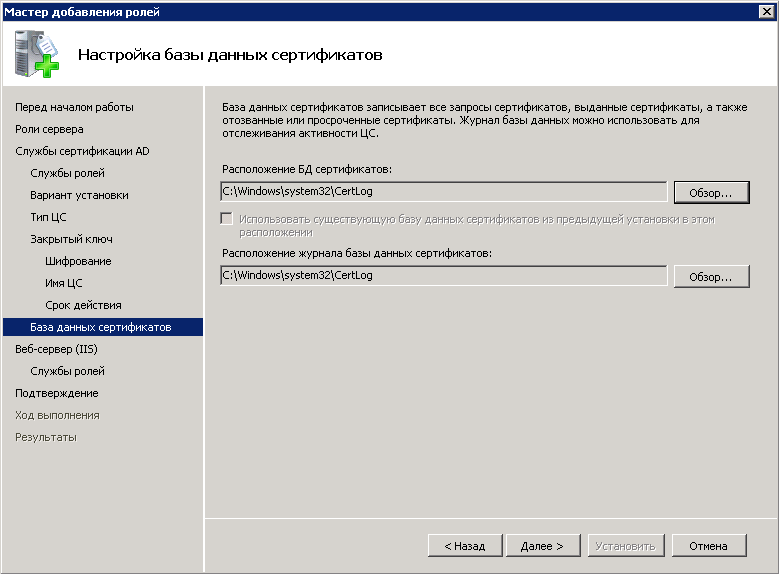

13. В окне Настройка базы данных сертификатов (рис. 13) необходимо выбрать требуемое расположение хранения сертификатов и нажать на кнопку Далее .

Рис. 13. Диалоговое окно «Настройка базы данных сертификатов»

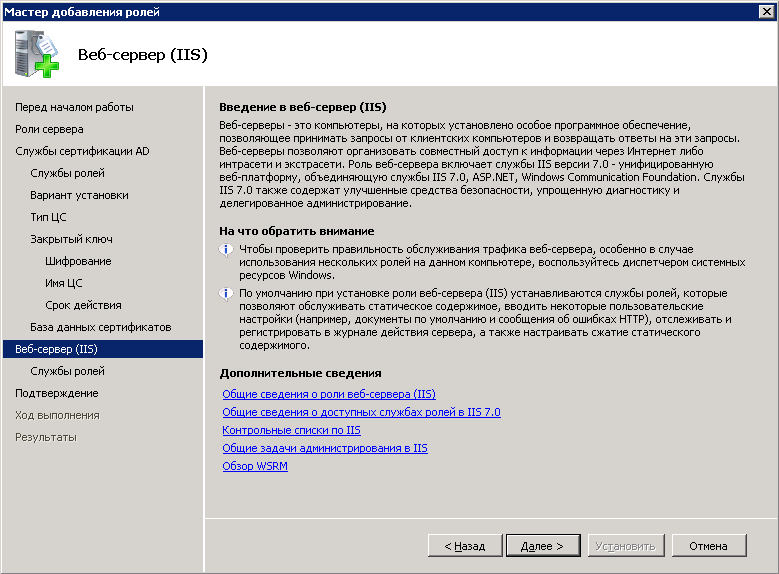

14. В окне Веб-сервер (IIS) (рис. 14) необходимо нажать на кнопку Далее .

Рис. 14. Диалоговое окно «Веб-сервер (IIS)»

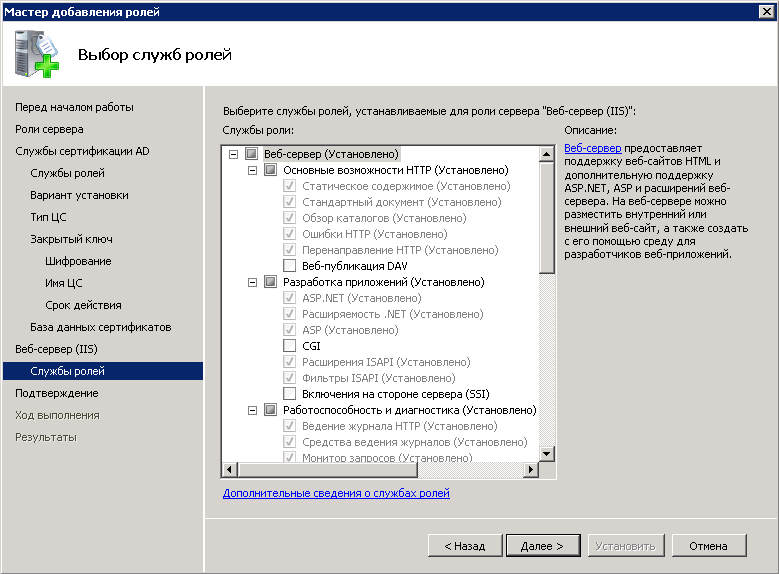

15. В окне Выбор служб ролей (рис. 15) необходимо нажать на кнопку Далее .

Рис. 15. Диалоговое окно «Выбор служб ролей»

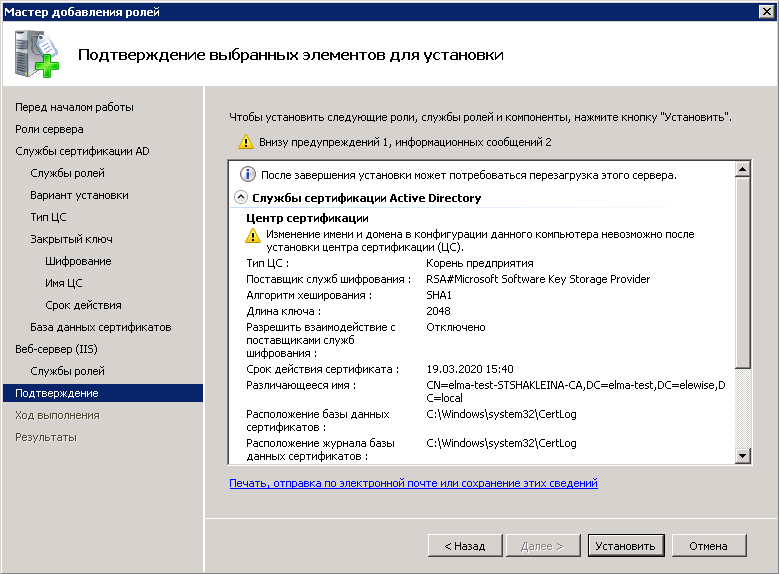

16. В окне Подтверждение выбранных элементов для установки (рис. 16) необходимо проверить выбранные для установки элементы и нажать на кнопку Установить . При необходимости данные параметры могут быть изменены путем перехода к требуемой настройке с помощью кнопки Назад .

Рис. 16. Диалоговое окно «Подтверждение выбранных элементов для установки»

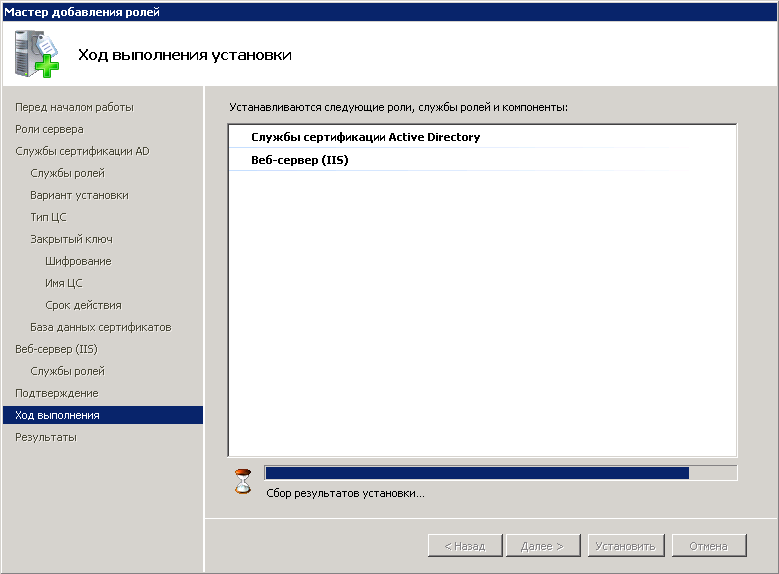

17. Ход выполнения установки будет отображен в соответствующем окне (рис. 17).

Рис. 17. Диалоговое окно «Ход выполнения установки»

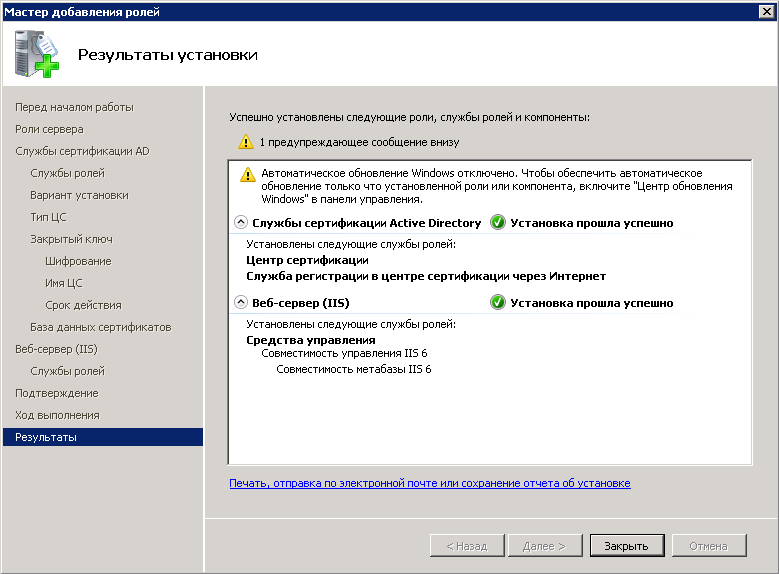

После завершения установки необходимо нажать на кнопку Закрыть (рис. 18).

Рис. 18. Диалоговое окно «Результаты установки»

18. В дереве консоли (в левой части экрана) будет отображен пункт Службы сертификации Active Directory (рис. 19) с установленным центром сертификации (ЦС).

Рис. 19. Дерево консоли

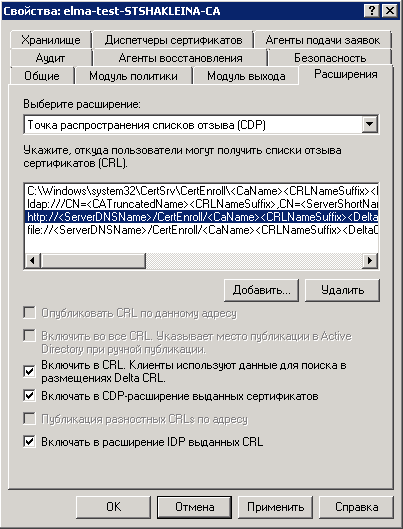

19. Далее необходимо подключить расширения в настройках созданного ЦС. Для этого необходимо вызвать контекстное меню данного ЦС и выбрать пункт Свойства . Далее необходимо перейти на вкладку Расширения , в списке отзыва сертификата выбрать пункт http://<ServerDNSName>/CertEnroll/<CaName><CRLNameSuffix><DeltaCRLAllowed>.crl и установить ниже него все доступные флажки (рис. 20).

Рис. 20. Свойства ЦС. Вкладка «Расширения»

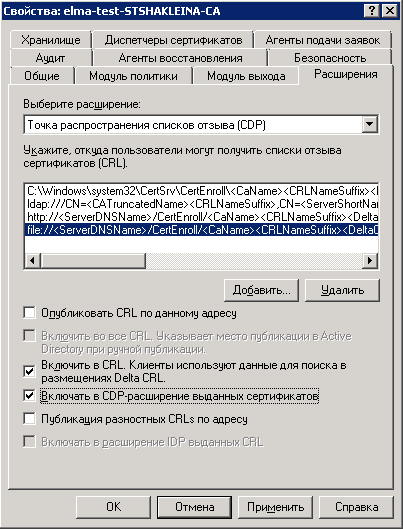

Далее в списке отзыва сертификата необходимо выбрать пункт file://<ServerDNSName>/CertEnroll/<CaName><CRLNameSuffix><DeltaCRLAllowed>.crl и установить ниже него флажки № 3 и 4 (рис. 21).

Рис. 21. Свойства ЦС. Вкладка «Расширения»

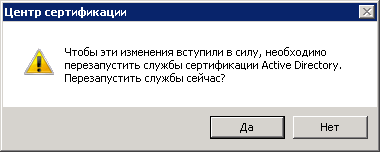

Для сохранения изменений необходимо нажать на кнопку Применить . В открывшемся диалоговом окне (рис. 22) необходимо нажать на кнопку ДА .

Рис. 22. Диалоговое окно «Центр сертификации»

После выполнения перезапуска службы сертификации необходимо нажать на кнопку ОК . Далее необходимо перезагрузить компьютер для применения внесенных изменений.

Создание шаблона сертификата

Создание шаблона сертификата состоит из нескольких шагов.

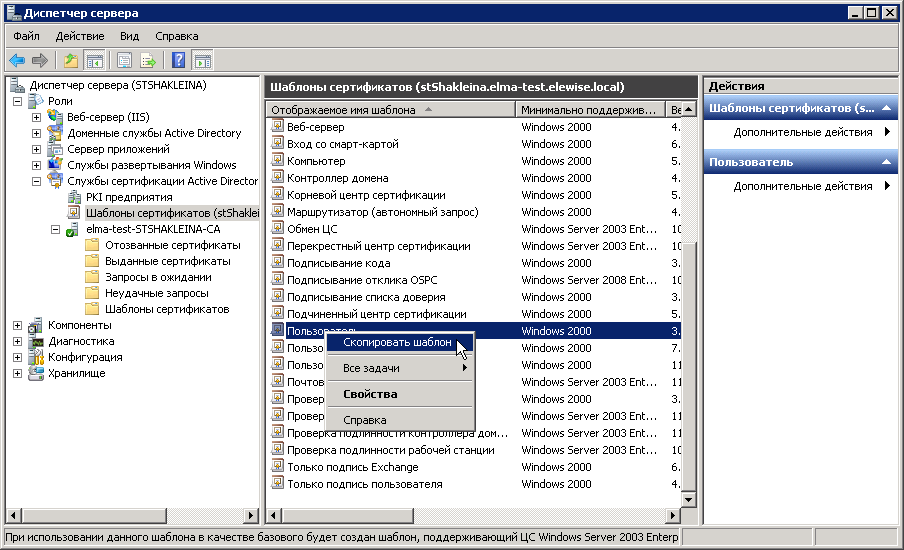

1. В Диспетчере сервера необходимо перейти в раздел Шаблоны сертификатов и выполнить команду Скопировать шаблон (рис. 23) на существующем шаблоне (например, скопировать шаблон Пользователь) .

Рис. 23. Диспетчер сервера. Раздел «Шаблоны сертификатов». Пункт контекстного меню «Скопировать шаблон»

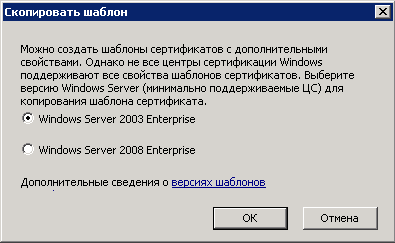

2. В открывшемся диалоговом окне (рис. 24) обязательно необходимо установить переключатель в положение Windows Server 2003 Enterprise. Для подтверждения выбора необходимо нажать на кнопку ОК .

Рис. 24. Диалоговое окно копирования шаблона

3. В открывшихся свойствах шаблона (рис. 25) необходимо на вкладке Общие указать имя шаблона и снять флажок Опубликовать сертификат в Active Directory .

Рис. 25. Свойства шаблона. Вкладка «Общие»

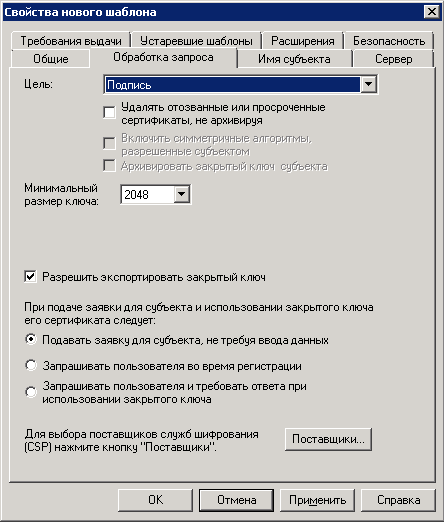

4. Необходимо перейти на вкладку Обработка запроса (рис. 26) и в поле Цель выбрать пункт Подпись .

Рис. 26. Свойства шаблона. Вкладка «Обработка запроса»

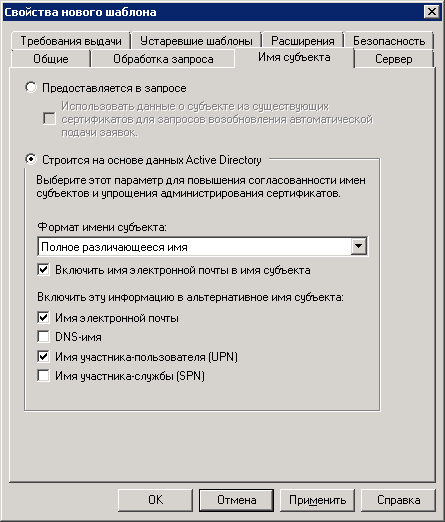

5. Необходимо перейти на вкладку Имя субъекта (рис. 27) и сверить ее заполнение с приведенным ниже изображением.

Рис. 27. Свойства шаблона. Вкладка «Имя субъекта»

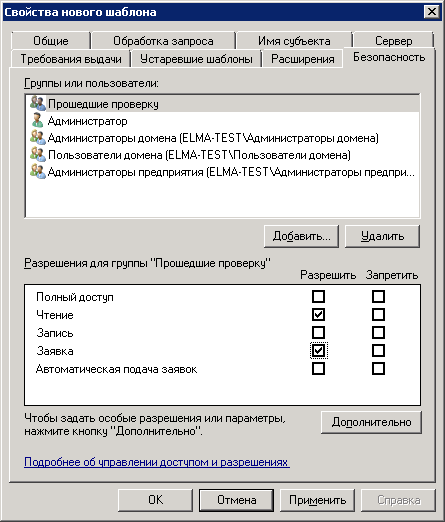

6. Необходимо перейти на вкладку Безопасность (рис. 28) и для группы Прошедшие проверку требуется установить флажок Заявка в колонке «Разрешить».

Рис. 28. Свойства шаблона. Вкладка «Безопасность»

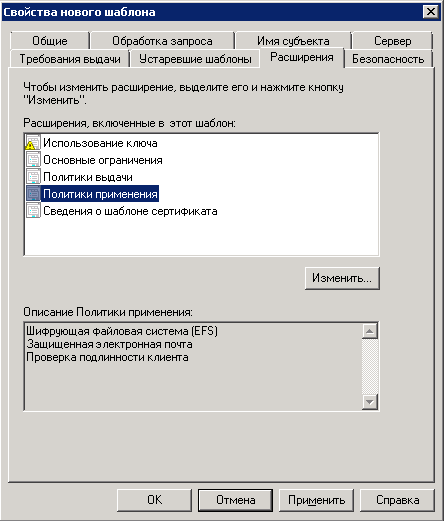

7. Необходимо перейти на вкладку Расширения (рис. 29) и изменить настройки Политики применения . Для этого необходимо нажать на кнопку Изменить .

Рис. 29. Свойства шаблона. Вкладка «Расширения»

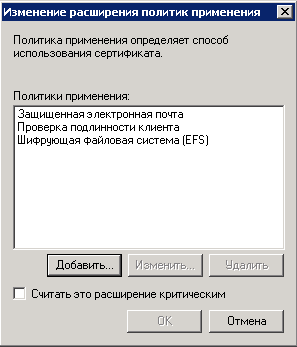

8. В открывшемся диалоговом окне (рис. 30) необходимо выбрать политику Подписывание документа и нажать на кнопку ОК . В том случае, если данный пункт отсутствует, необходимо нажать на кнопку Добавить .

Рис. 30. Диалоговое окно «Изменение расширения политик применения»

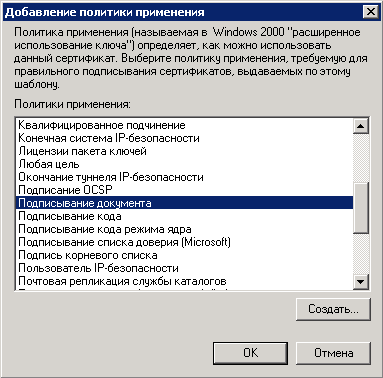

9. В открывшемся диалоговом окне (рис. 31) необходимо выбрать Подписывание документа и нажать на кнопку ОК .

Рис. 31. Диалоговое окно «Добавление политики применения»

10. После выполнения всех требуемых настроек необходимо нажать на кнопку Применить – ОК (в окне создания шаблона).

Далее следует добавить шаблон в настроенный ранее ЦС. Для этого:

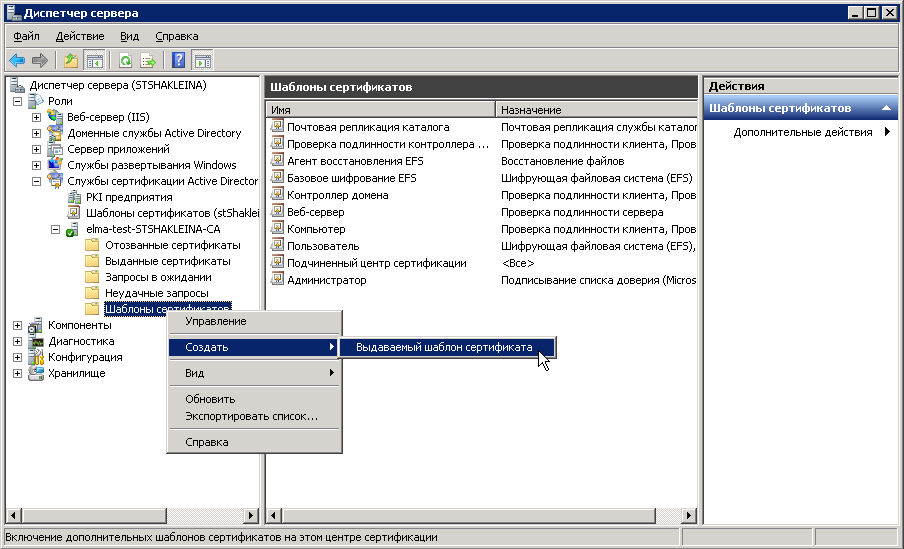

1. В Диспетчере сервера необходимо вызвать контекстное меню пункта Шаблоны сертификатов , в котором необходимо нажать на кнопку Создать – Выдаваемый шаблон сертификата (рис. 32).

Рис. 32. Диспетчер сервера. Пункт меню «Шаблоны». Кнопка контекстного меню «Создать – Выдаваемый шаблон сертификата»

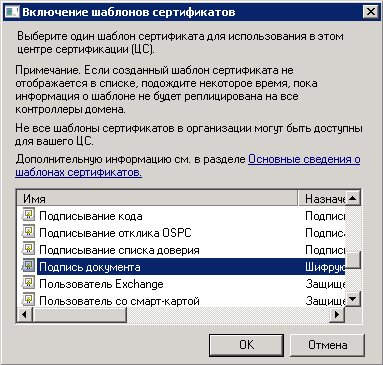

2. В открывшемся диалоговом окне (рис. 33) необходимо выбрать ранее созданный шаблон и нажать на кнопку ОК .

Рис. 33. Диалоговое окно «Включение шаблонов сертификатов»

Установка и настройка шаблона сертификатов закончена.

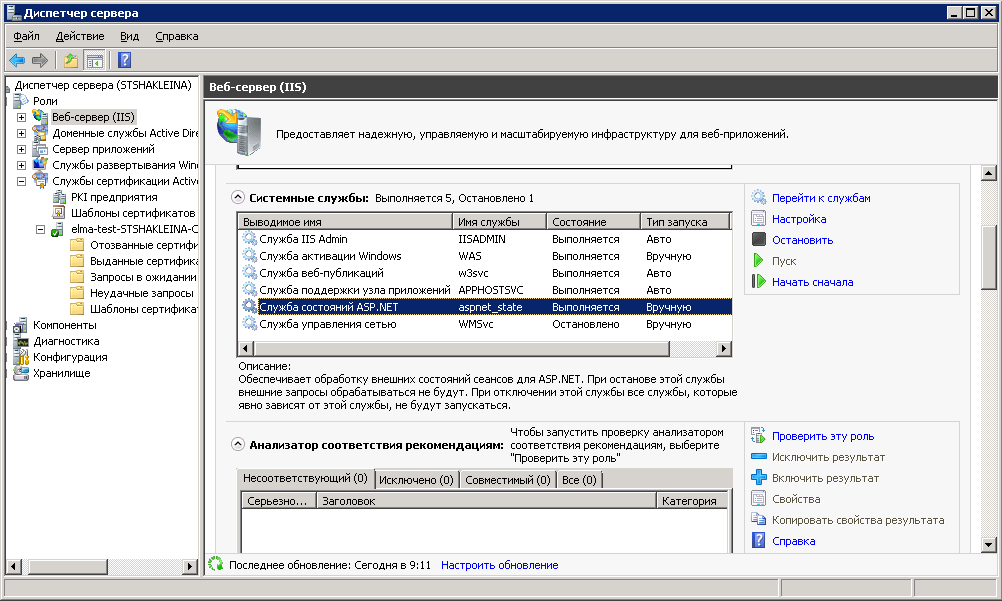

Далее необходимо осуществить проверку состояния службы Служба состояний ASP. NET (рис. 34). Данная служба не должна быть остановлена. В том случае, если служба остановлена, необходимо нажать на кнопку Пуск .

Рис. 34. Диспетчер сервера. Служба состояний ASP.NET

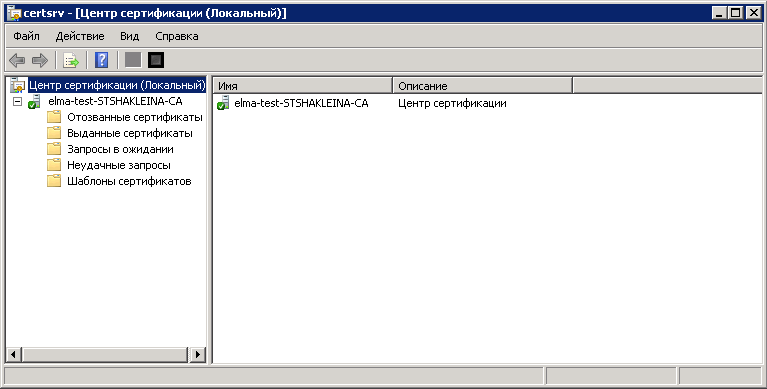

Проверка работы ЦС

Для первоначальной проверки работоспособности ЦС необходимо запустить оснастку Центр сертификации ( Пуск – Администрирование – Центр Сертификации ). В том случае, если все настроено верно, будет отображено следующее окно (рис. 35).

Рис. 35. Центр сертификации

Получение корневого сертификата

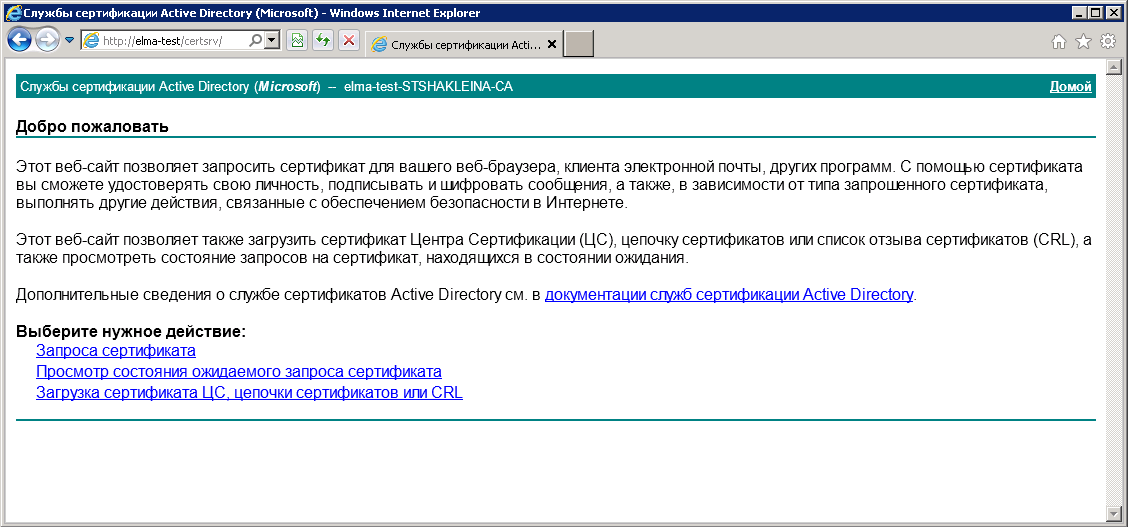

Для этого необходимо запустить веб-браузер Internet Explorer, в адресной строке которого следует указать адрес http://имя_сервера/certsrv , где имя_сервера – имя сервера ЦС. В случае попытки подключения на том же компьютере, где установлен ЦС, может быть указан адрес http://localhost/certsrv. Будет открыта главная страница (рис. 36) центра сертификации.

Рис. 36. Главная страница центра сертификации

Прежде всего необходимо загрузить сертификат ЦС и поместить его в хранилище доверенных корневых центров сертификации. Если в вашей сети несколько ЦС, следует загрузить и установить цепочку сертификатов. Для этого следует выбрать: Загрузка сертификата ЦС, цепочки сертификатов или CRL , затем Загрузка сертификата ЦС и сохранить сертификат в любую папку на данном компьютере.

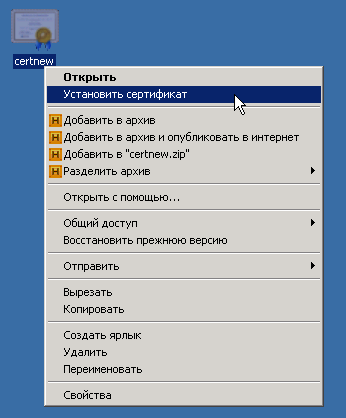

Теперь перейдем к установке. Для этого необходимо в контекстном меню сертификата нажать на кнопку Установить сертификат (рис. 37) . Будет открыт мастер импорта.

Рис. 37. Контекстного меню сертификата. Кнопка «Установить сертификат»

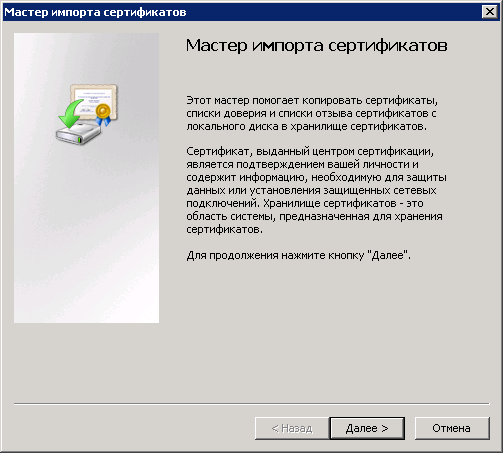

В открывшемся диалоговом окне (рис. 38) необходимо нажать на кнопку Далее .

Рис. 38. Диалоговое окно «Мастер импорта сертификатов»

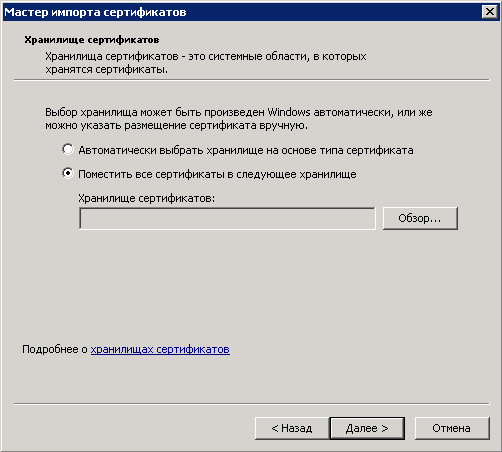

В открывшемся диалоговом окне (рис. 39) необходимо установить переключатель Поместить все сертификаты в следующее хранилище и нажимаем на кнопку Обзор… .

Рис. 39. Диалоговое окно ручного выбора хранилища сертификатов

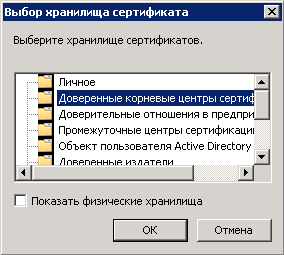

В открывшемся диалоговом окне (рис. 40) необходимо выбрать пункт Доверенные корневые центры сертификации и нажать на кнопку ОК.

Рис. 40. Диалоговое окно выбора хранилища сертификатов

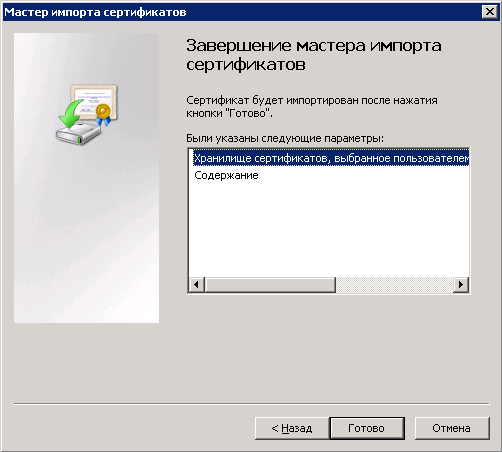

В окне Мастер импорта сертификатов (рис. 41) нажимаем на кнопку Далее . В следующем окне нажимаем на кнопку Готово .

Рис. 41. Диалоговое окно «Завершение мастера импорта сертификатов»

Будет открыто диалоговое окно (рис. 42) с уведомлением о результате импорта. Необходимо нажать на кнопку ОК .

Рис. 42. Диалоговое окно с уведомлением о результате импорта

Теперь данный ПК будет доверять всем сертификатам, выданным данным ЦС.

Получение клиентского сертификата

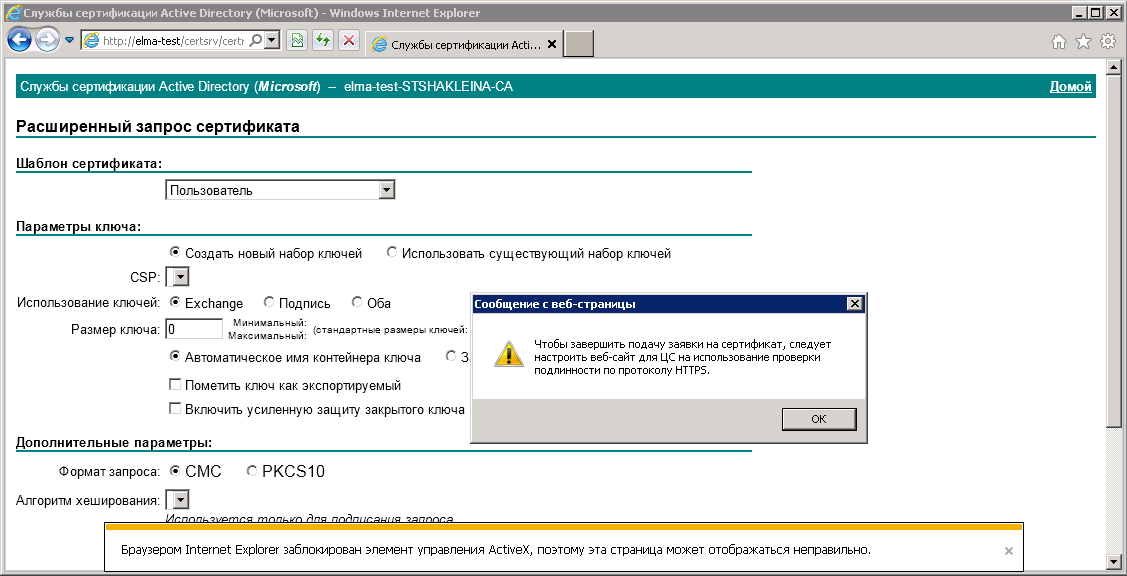

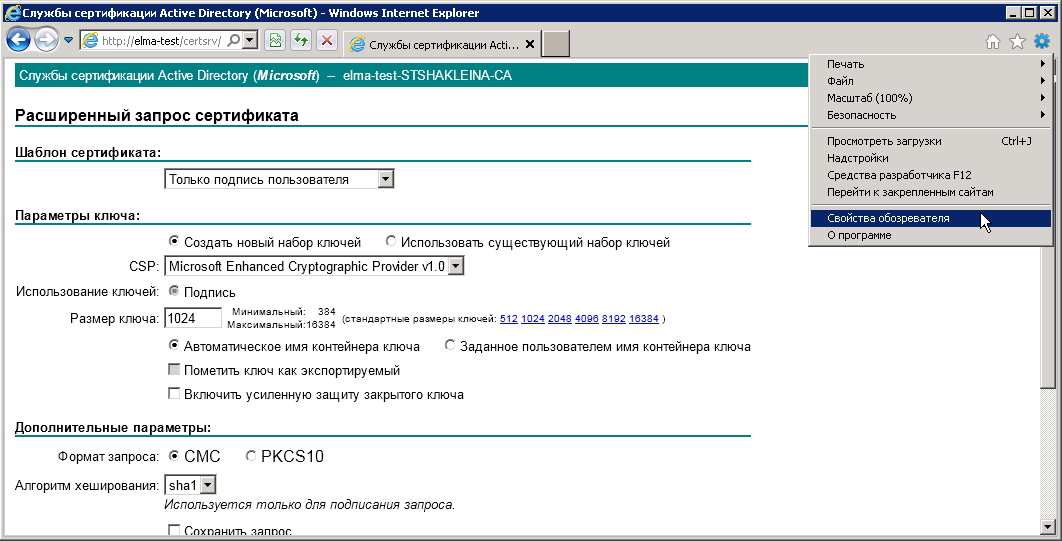

Для получения клиентского сертификата необходимо открыть сайт ЦС в браузере в Internet Explorer и выбрать Запрос сертификата – расширенный запрос сертификата – Создать и выдать запрос к этому ЦС .

При попытке создать запрос сертификата может быть отображено следующее предупреждение (рис. 43), в котором необходимо нажать на кнопку ОК . В данном случае необходимо добавить текущий узел в зону Надежные узлы и установить низкий уровень безопасности для этой зоны.

Рис. 43. Уведомление о необходимости добавления текущего узла в зону «Надежные узлы»

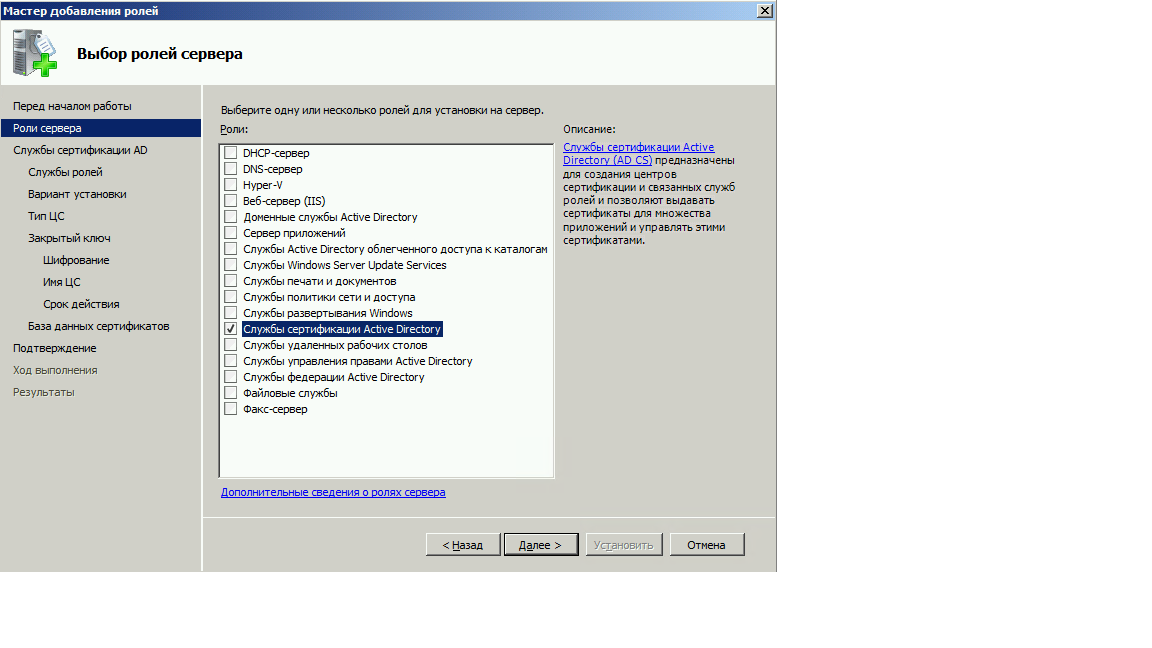

Для этого необходимо перейти к настройкам веб-браузера Internet Explorer и нажать на кнопку Свойства обозревателя (рис. 44).

Рис. 44. Настройки веб-браузера Internet Explorer. Кнопка «Свойства обозревателя»

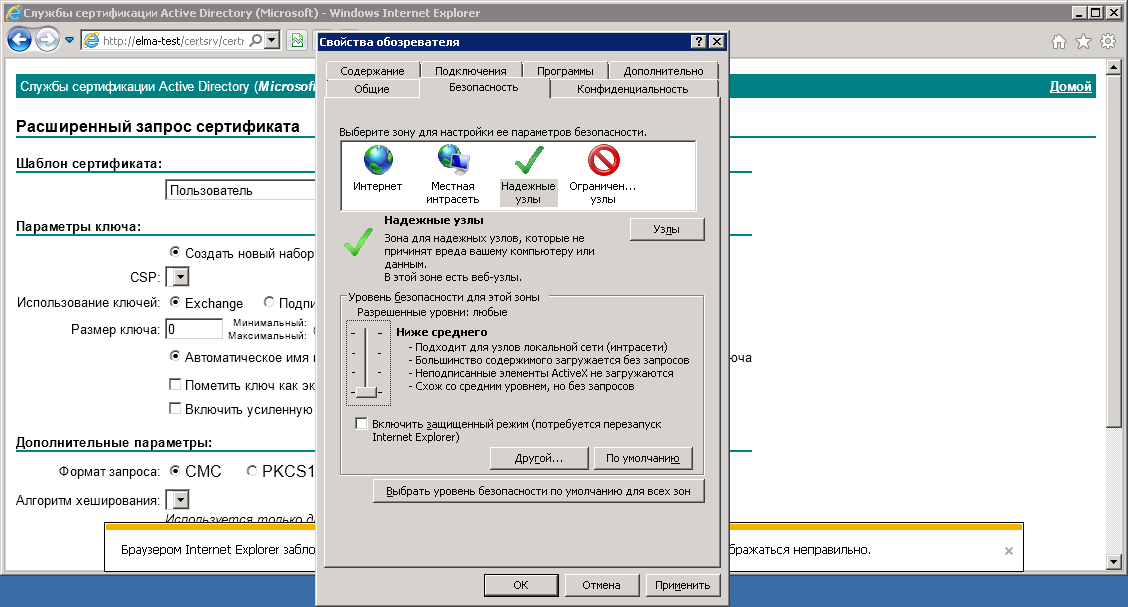

В открывшемся диалоговом окне (рис. 45) необходимо перейти на вкладку Безопасность и для зоны Надежные узлы установить переключатель уровня безопасности в положение Ниже среднего .

Рис. 45. Диалоговое окно «Свойства обозревателя». Вкладка «Безопасность»

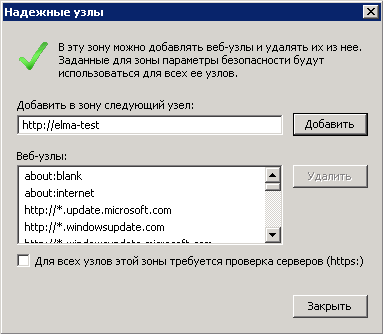

Далее требуется добавить текущий сайт к надежным узлам. Для этого необходимо на данной вкладке ( Безопасность ) нажать на кнопку Узлы и в открывшемся диалоговом окне (рис. 46) нажать на кнопку Добавить , а также снять флажок Для всех узлов этой зоны требуется проверка серверов ( https:). Для сохранения изменений необходимо нажать на кнопку Закрыть .

Рис. 46. Диалоговое окно «Свойства обозревателя». Вкладка «Безопасность». Диалоговое окно «Надежные узлы»

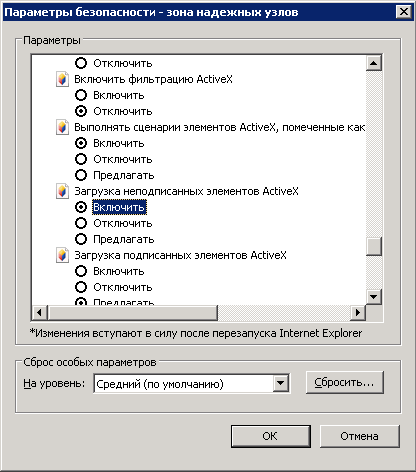

Также необходимо разрешить загрузку неподписанных ActiveX . Для этого необходимо на вкладке Безопасность нажать на кнопку Другой… и в окне Параметры безопасности (рис. 47) в группе Элементы ActiveX и модули подключения установить все переключатели в положение Включить . Для сохранения внесенных изменений необходимо нажать на кнопку ОК .

Рис. 47. Диалоговое окно «Свойства обозревателя». Вкладка «Безопасность». Диалоговое окно «Параметры безопасности»

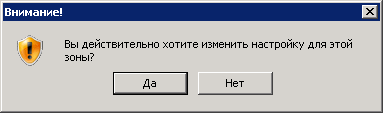

Далее будет отображено предупреждение (рис. 48), в котором необходимо нажать на кнопку Да .

Рис. 48. Диалоговое окно с предупреждением о изменении настроек зоны

Далее необходимо нажать на кнопку Применить – ОК .

Далее необходимо перейти в веб-браузер Internet Explorer и заполнить форму запроса (рис. 49).

В поле Шаблон сертификата необходимо выбрать пункт Только подпись пользователя и нажать на кнопку Выдать .

Рис. 49. Веб- браузер Internet Explorer. Форма расширенного запроса сертификата

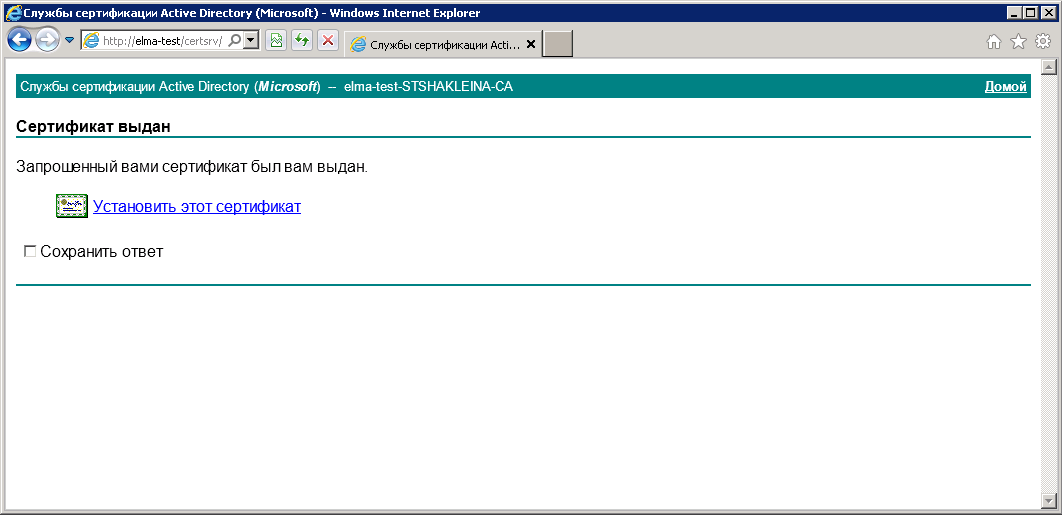

Будет отображено сообщение о выдаче сертификата (рис. 50), в котором необходимо нажать на кнопку Установить этот сертификат .

Рис. 50. Веб- браузер Internet Explorer. Сообщение о выдаче сертификата

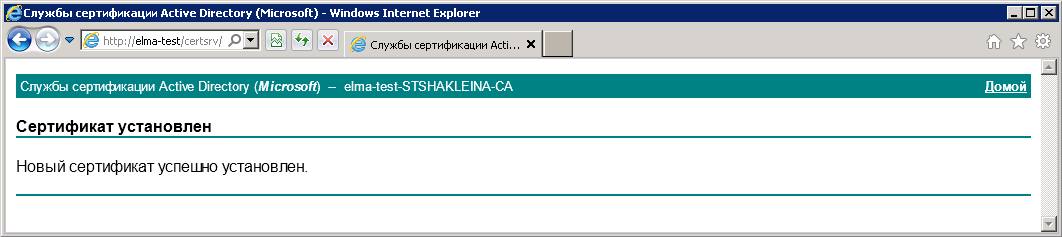

Будет отображено сообщение об установке сертификата (рис. 51).

Рис. 51. Веб- браузер Internet Explorer. Сообщение об установке сертификата

Следует отметить, что по истечении срока действия клиентского сертификата его необходимо удалить, а затем получить и установить заново.

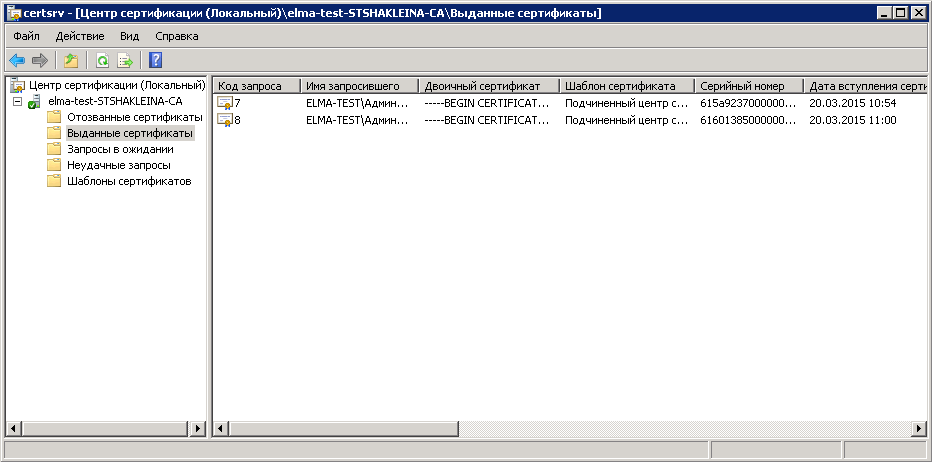

Если все сделано правильно, то сертификат успешно установится в хранилище личных сертификатов. Все успешно выданные сертификаты отображаются в Центре сертификации в разделе Выданные сертификаты (рис. 52).

Рис. 52. Центр сертификации. Раздел «Выданные сертификаты»

При необходимости все выданные сертификаты могут быть отозваны.

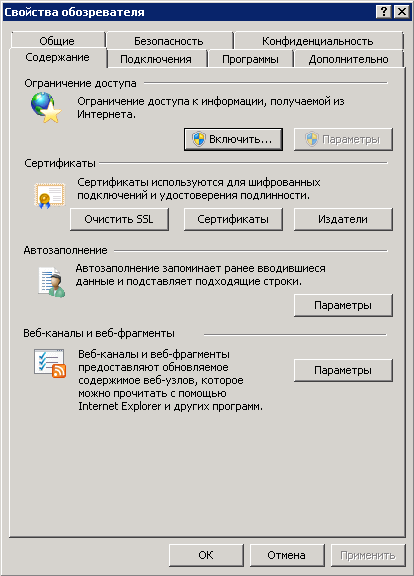

Для просмотра всех полученных личных сертификатов в веб-браузере Internet Explorer необходимо перейти к настройкам веб-браузера Internet Explorer и нажать на кнопку Свойства обозревателя (рис. 53).

Рис. 53. Настройки веб-браузера Internet Explorer. Кнопка «Свойства обозревателя»

В открывшемся диалоговом окне (рис. 54) необходимо перейти на вкладку Содержание и в блоке настроек Сертификаты нажать на кнопку Сертификаты .

Рис. 54. Диалоговое окно «Свойства обозревателя». Вкладка «Содержание»

В открывшемся диалоговом окне (рис. 55) на вкладке Личные будут отображены все личные сертификаты, полученные текущим пользователем.

Рис. 55. Диалоговое окно «Свойства обозревателя». Вкладка «Содержание». Диалоговое окно «Сертификаты»

После выполнения всех описанных выше настроек необходимо загрузить с официального сайта Microsoft свободно распространяемый набор средств разработки CAPICOM. Данное ПО будет необходимо для осуществления подписания документа в веб-приложении ELMA с использованием ЭЦП.