- Remove From My Forums

-

Вопрос

-

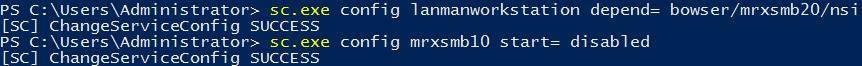

После выполнения команды согласно инструкции

Как включить и отключить протоколы SMB версии 1, 2 и 3 в Windows и Windows Server:sc.exe config lanmanworkstation depend= bowser/mrxsmb20/nsi

sc.exe config mrxsmb10 start= disabledне возможно получить доступ к сетевым папкам на сервере со включенным SMB v2/v3. Причина:

Служба «Рабочая станция» является зависимой от службы «Мини-перенаправитель SMB 1.x», которую не удалось запустить из-за ошибки

Указанная служба не может быть запущена, поскольку она отключена или все связанные с ней устройства отключены.Выполнение «sc.exe config mrxsmb10 start=

auto» даёт возможность запустить сервис «Рабочая станция» и восстановить доступ к сетевым ресурсам в т.ч. к серверам с принудительно заблокированным SMB v1.xВопрос: как корректно отключить/удалить клиента SMB 1.x, чтобы запускаласть служба «Рабочая станция»?

-

Изменено

1 июня 2017 г. 9:22

-

Изменено

Ответы

-

Добрый день.

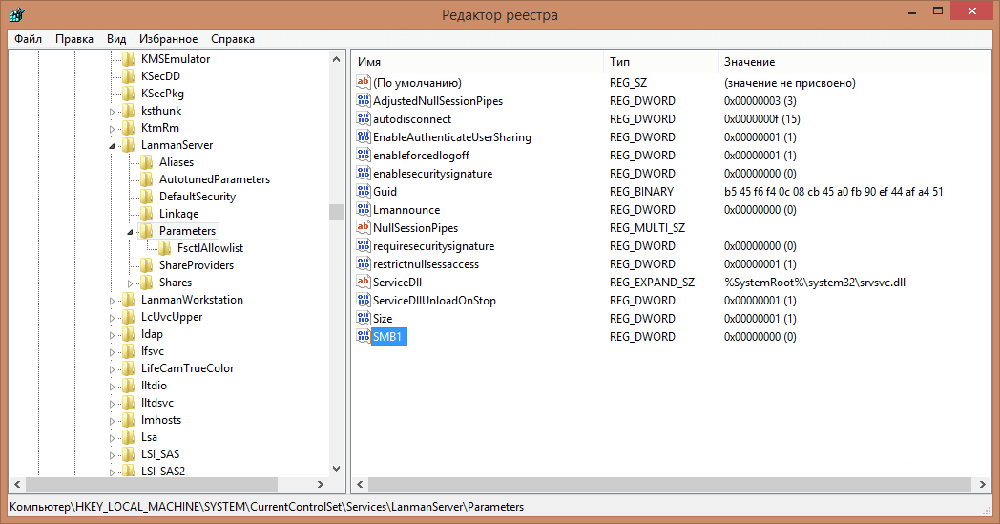

Проверьте зависимость службы lanmanworkstation (Рабочая станция) в реестре

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesLanmanWorkstation

Параметр: DependOnService REG_MULTI_SZ: “Bowser”,”MRxSmb20″,”NSI”

Значения MRxSmb10 не должно быть.

-

Помечено в качестве ответа

Авиаинженер

1 июня 2017 г. 9:41

-

Помечено в качестве ответа

После выполнения команды согласно инструкции Как включить и отключить протоколы SMB версии 1, 2 и 3 в Windows и Windows Server:

sc.exe config lanmanworkstation depend= bowser/mrxsmb20/nsi

sc.exe config mrxsmb10 start= disabled

не возможно получить доступ к сетевым папкам на сервере со включенным SMB v2/v3. Причина:

Служба «Рабочая станция» является зависимой от службы «Мини-перенаправитель SMB 1.x», которую не удалось запустить из-за ошибки

Указанная служба не может быть запущена, поскольку она отключена или все связанные с ней устройства отключены.

Выполнение «sc.exe config mrxsmb10 start= auto» даёт возможность запустить сервис «Рабочая станция» и восстановить доступ к сетевым ресурсам в т.ч. к серверам с принудительно заблокированным SMB v1.x

Вопрос: как корректно отключить/удалить клиента SMB 1.x, чтобы запускалась служба «Рабочая станция»?

Ответ:

Проверьте зависимость службы lanmanworkstation (Рабочая станция) в реестре HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesLanmanWorkstation. Параметр: DependOnService REG_MULTI_SZ: “Bowser”,”MRxSmb20″,”NSI”

Значения MRxSmb10 не должно быть.

Join @AdmNtsRu on Telegram

Смотрите также:

После переустановки винды, сначала подключался, потом перестал.

К домашней группе подключается.

Рабочую группу поменять нельзя, пишет нужно включить службу «Рабочая станция».

Рабочая станция не включается, пишет нужно включить дочерние службы.

Из дочерних служб Браузер компьютеров не включается, «Мини-перенаправитель SMB 1.x» вообще не знаю где найти.

Вот из системного журнала:

Кликните здесь для просмотра всего текста

====== Журнал событий «Система» ======

Имя компьютера: HP-PC

Код события: 7001

Сообщение: Служба «Браузер компьютеров» является зависимой от службы «Рабочая станция», которую не удалось запустить из-за ошибки

Не удалось запустить дочернюю службу.

Номер записи: 6433

Источник: Service Control Manager

Время записи: 20170531142944.848207-000

Тип события: Ошибка

Пользователь:

Имя компьютера: HP-PC

Код события: 7001

Сообщение: Служба «Рабочая станция» является зависимой от службы «Мини-перенаправитель SMB 1.x», которую не удалось запустить из-за ошибки

Указанная служба не может быть запущена, поскольку она отключена или все связанные с ней устройства отключены.

Номер записи: 6432

Источник: Service Control Manager

Время записи: 20170531142944.848207-000

Тип события: Ошибка

Пользователь:

Имя компьютера: HP-PC

Код события: 7001

Сообщение: Служба «Браузер компьютеров» является зависимой от службы «Рабочая станция», которую не удалось запустить из-за ошибки

Не удалось запустить дочернюю службу.

Номер записи: 6431

Источник: Service Control Manager

Время записи: 20170531142944.847206-000

Тип события: Ошибка

Пользователь:

Имя компьютера: HP-PC

Код события: 7001

Сообщение: Служба «Рабочая станция» является зависимой от службы «Мини-перенаправитель SMB 1.x», которую не удалось запустить из-за ошибки

Указанная служба не может быть запущена, поскольку она отключена или все связанные с ней устройства отключены.

Номер записи: 6430

Источник: Service Control Manager

Время записи: 20170531142944.847206-000

Тип события: Ошибка

Пользователь:

Имя компьютера: HP-PC

Код события: 7001

Сообщение: Служба «Браузер компьютеров» является зависимой от службы «Рабочая станция», которую не удалось запустить из-за ошибки

Не удалось запустить дочернюю службу.

Номер записи: 6429

Источник: Service Control Manager

Время записи: 20170531142944.846206-000

Тип события: Ошибка

Пользователь:

__________________

Помощь в написании контрольных, курсовых и дипломных работ, диссертаций здесь

В пятницу вечером, 12.05.2017, вредоносная программа, относящаяся к классу криптовымогателей WannaCry «Ransom:Win32.WannaCrypt» нанесла ущерб многим компаниям и организациям по всему миру, включая министерство внутренних дел РФ, сотовых операторов, испанскую телекоммуникационную компанию Telefonica, больницы в Великобритании и американскую компанию доставки FedEx, а также домашним пользователям интернета. В большинстве случаев использовалась уже неподдерживаемая с 2014 года Windows XP, для которой только 13.05.2017 Microsoft пошла на беспрецедентный шаг и выпустила патч. Вирус WannaCrypt опасен только для ОС Windows и не затрагивает macOS. Примечательно, что угроза использует украденные эксплойты Агентства национальной безопасности США.

WannaCrypt

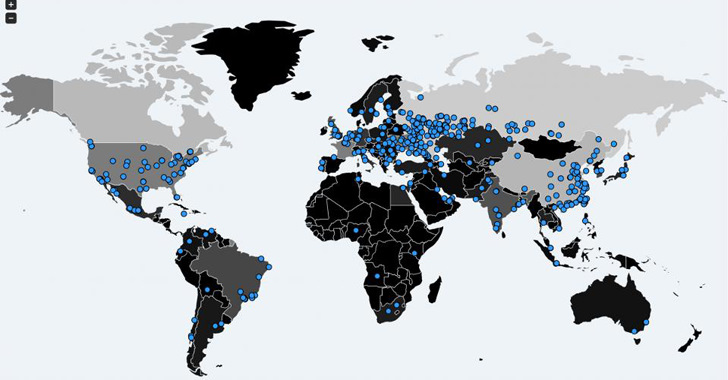

Интерактивная карта мира зафиксированных атак вируса WannaCrypt в реальном масштабе времени от Intel.

Области заражения в мире вирусом Ransom:Win32.WannaCrypt

Вирус-шифровальщик WannaCrypt использует уязвимость Microsoft Windows MS17-010, чтобы выполнить вредоносный код и запустить программу-шифровальщик на уязвимых ПК, затем вирус предлагает заплатить злоумышленникам порядка 300$ в биткойнах, чтобы осуществить расшифровку данных. Вирус широко распространился в мировых масштабах, получив активное освещение в СМИ.

Самое страшное, что вирус запускается сам, без каких-либо действий пользователя. То есть можно сходить на обед, а вернувшись, обнаружить что все документы и фотографии за несколько лет уже зашифрованы, притом что никто ничего не запускал! Нет ничего хуже потерянных личных данных!

Обратите внимание на этот момент — от пользователя не требуется никакой реакции!

Обычно основной путь заражения вирусом — это электронная почта или пиратский контент, скачанный с торрентов, поэтому, во первых, избегайте скачивания контента с расширениями .js и .exe, или же, документов с макросами (в Excel или Word).

Авторы WannaCrypt воспользовались утечкой из ShadowBrokers, в результате которой миру стали известны множество ранее неизвестных уязвимостей и способов проведения атак. Среди них была и уязвимость ETERNALBLUE и связанный с ней бэкдор DOUBLEPULSAR. Первая позволяла через уязвимый протокол SMBv1 получать удаленный доступ к компьютеру и незаметно устанавливать на него программное обеспечение. Злоумышленник, сформировав и передав на удалённый узел особо подготовленный пакет, способен получить удалённый доступ к системе и запустить на ней произвольный код.

Уязвимость существует только на стороне SMB сервера. Расшарен ли у вас каталог или нет, не имеет значения, в Windows все равно запущен сервис, слушающий 445 порт. При доступе клиента к серверу они согласуют и используют максимальную версию SMB, поддерживаемую одновременно и клиентом и сервером.

Компания Microsoft еще в марте выпустила соответствующий патч для данной уязвимости, но, как показывает опыт, многие пользователи по разным причинам (как правило, из-за обновлений по сбору телеметрии и шпионажу) отключили автообновление Windows и не удосужились его установить на свои компьютеры. Уязвимость ETERNALBLUE присутствует на всех версиях Windows.

Из-за масштабности заражения компания Microsoft 13.05.2017 выпустила обновления безопасности KB4012598 даже для неподдерживаемых уже систем (Windows XP, 2003 Server, 2008 Server)!

Для заражения вам не требуется никуда кликать, ничего нажимать и ничего открывать. Достаточно иметь просто уязвимый, непропатченный и подключенный к Интернет (в том числе и через другие компьютеры, например, в локальной сети) компьютер на базе платформы Windows, чтобы стать жертвой WannaCrypt.

По истечении нескольких дней уже можно сказать, что не зря название этой атаки ассоциируется с песней Кита Урбана «Tonight I Wanna Cry» («Сегодня я хочу плакать»). Ее масштабы оказались достаточно огромными — число жертв превысило 300 тысяч.

Для шифрования используется 2048-битный ключ RSA, а «под раздачу» попадают файлы со следующими расширениями:

.der, .pfx, .key, .crt, .csr, .p12, .pem, .odt, .sxw, .stw, .3ds, .max, .3dm, .ods, .sxc, .stc, .dif, .slk, .wb2, .odp, .sxd, .std, .sxm, .sqlite3, .sqlitedb, .sql, .accdb, .mdb, .dbf, .odb, .mdf, .ldf, .cpp, .pas, .asm, .cmd, .bat, .vbs, .sch, .jsp, .php, .asp, .java, .jar, .class, .mp3, .wav, .swf, .fla, .wmv, .mpg, .vob, .mpeg, .asf, .avi, .mov, .mp4, .mkv, .flv, .wma, .mid, .m3u, .m4u, .svg, .psd, .tiff, .tif, .raw, .gif, .png, .bmp, .jpg, .jpeg, .iso, .backup, .zip, .rar, .tgz, .tar, .bak, .ARC, .vmdk, .vdi, .sldm, .sldx, .sti, .sxi, .dwg, .pdf, .wk1, .wks, .rtf, .csv, .txt, .msg, .pst, .ppsx, .ppsm, .pps, .pot, .pptm, .pptx, .ppt, .xltm, .xltx, .xlc, .xlm, .xlt, .xlw, .xlsb, .xlsm, .xlsx, .xls, .dotm, .dot, .docm, .docx, .doc

Как можно заметить, шифруются офисные файлы (Excel, Word, PowerPoint, Open Office), музыкальные и видео файлы, архивы, сообщения e-mail и почтовые архивы, файлы баз данных MS SQL, MS Access, графические файлы MS Visio, Photoshop, а также виртуальные машины и другие.

Для защиты необходимо срочно принять следующие меры противодействия:

Как обновить Windows, чтобы защититься от WannaCry

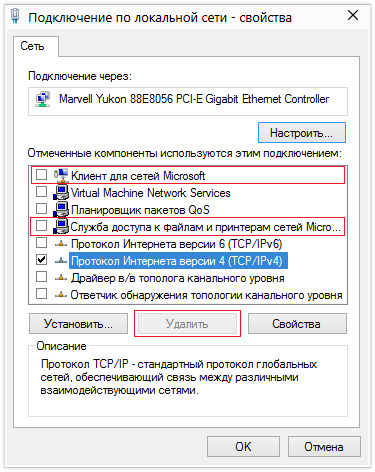

0. Отключить протокол SMBv1, удалив в свойствах сетевого адаптера (ncpa.cpl) компоненты «Служба доступа к файлам и принтерам сетей Microsoft» («File and Printer sharing») и «Клиент сетей Microsoft».

Протокол SMBv1 смело можно отключить, если в вашей сети нет ОС ранее Windows Vista и устаревших принтеров.

Отключение протокола SMBv1

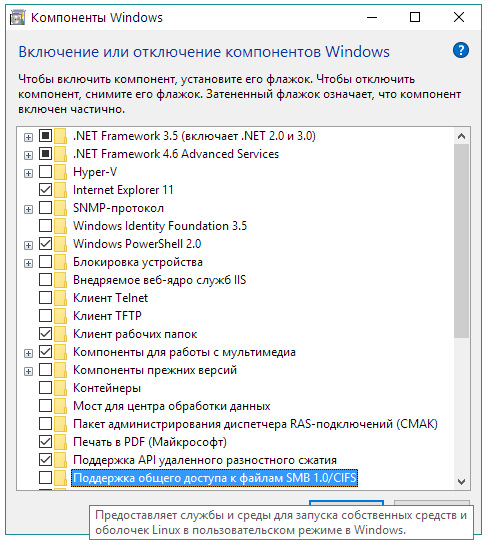

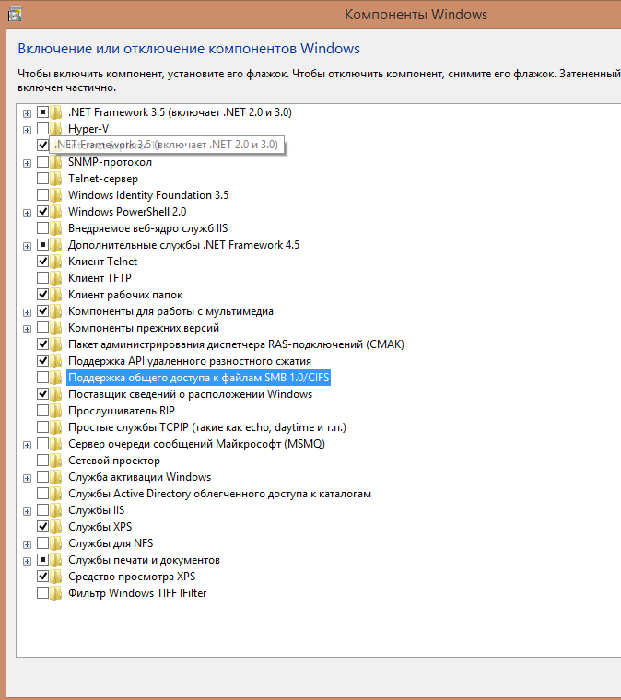

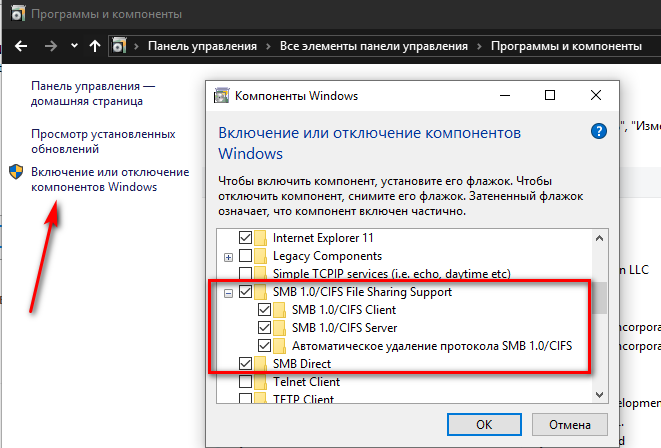

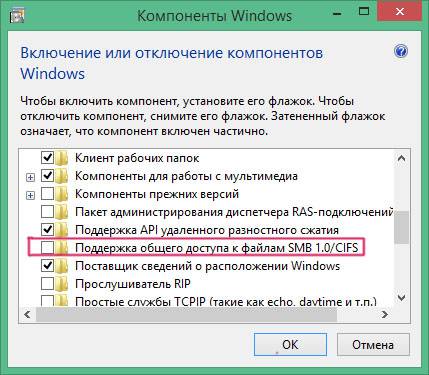

Для систем Windows Windows 8.1 и старше вообще есть возможность удалить компонент «Поддержка общего доступа к файлам SMB 1.0/CIFS» («The SMB1.0/CIFS File Sharing Support», «Старые возможности LAN Manager»). Идем в Панель управления — Программы и компоненты — Включение или отключение компонентов Windows.

Отключение компонента SMBv1

Выключить SMBv1 можно через командную строку (cmd.exe) и через PowerShell (powershell.exe):

Set-SmbServerConfiguration -EnableSMB1Protocol $false

Можно удалить сам сервис, отвечающий за SMBv1

Скопируйте строки ниже, вставьте в блокноте и сохраните с именем и расширением «DisableSMB1.cmd«

Затем запустите от имени администратора.

echo off

echo Disable Spy SMB 1.0 Protocol on Server

reg add «HKLMSYSTEMCurrentControlSetservicesLanmanServerParameters» /v SMB1 /t REG_DWORD /d 0 /f

rem reg add «HKLMSYSTEMCurrentControlSetservicesNetBTParameters» /v SMBDeviceEnabled /t REG_DWORD /d 0 /f

sc config LanmanServer depend= SamSS/Srv2

sc config srv start= disabled

rem sc config LanmanWorkstation depend= Bowser/MRxSmb20/NSI

rem sc config mrxsmb10 start= disabled

sc config RpcLocator start= disabled

%SystemRoot%SysnativeDism.exe /online /norestart /disable-feature /featurename:SMB1Protocol

echo — Done

pause

Отключаем SMB1 через реестр

Аналогично отключается через реестр Windows (regedit.exe).

Скопируйте строки ниже, вставьте в блокноте и сохраните с именем и расширением «DisableSMB1.reg«

После этого даблклик на сохраненном файле и на вопрос о внесении изменений ответить «Да». После этого перезагрузить систему.

Windows Registry Editor Version 5.00

;Отключаем уязвимый для вируса-шифровальщика WannaCrypt протокол SMB 1.0 на стороне сервера — не будет доступа по сети из Windows XP и более ранних ОС к ресурсам этого компьютера

;Также можно удалить в свойствах сетевого адаптера компоненты: «Служба доступа к файлам и принтерам сетей Microsoft» («File and Printer sharing») и «Клиент сетей Microsoft»

;Протокол SMB 1.0 можно выключить полностью во всех сетях, где нет ОС младше Windows Vista и устаревших принтеров!

;»SMB Signing»: EnableSecuritySignature — позволяет добавлять в конец каждого сообщения электронную подпись, что существенно повышает его защищенность

;RequireSecuritySignature — сервер будет работать только с клиентами, поддерживающими SMB Signing

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesLanmanServerParameters]

«SMB1″=dword:00000000

«EnableSecuritySignature»=dword:00000001

«RequireSecuritySignature»=dword:00000001

;Убираем зависимость службы «Сервер» от службы «Драйвер сервера Server SMB 1.xxx»

;»DependOnService»=»SamSS Srv2″ вместо «SamSS Srv»

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesLanmanServer]

«DependOnService»=hex(7):53,00,61,00,6d, 00,53,00,53,00,00,00,53,00,72,00,76,00,

32,00,00,00,00,00

;Отключаем службу «Драйвер сервера Server SMB 1.xxx», которая нужна только для совместимости: обеспечение взаимодействия между Windows XP и клиентами более ранних версий ОС

;»ImagePath»=»System32DRIVERSsrv.sys»

;srvsvc.dll — Server Service DLL — обеспечивает общий доступ к файлам, принтерам для данного компьютера через сетевое подключение

;По умолчанию используем «Драйвер сервера Server SMB 2.xxx» — обеспечивает взаимодействие между Windows Vista и клиентами более поздних версий

;sc config srv start= disabled

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetservicessrv]

«Start»=dword:00000004

;Убираем зависимость службы «Рабочая станция» от службы «Мини-перенаправитель SMB 1.x»

;»DependOnService»=»Bowser MRxSmb20 NSI» вместо «Bowser MRxSmb10 MRxSmb20 NSI»

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetservicesLanmanWorkstation]

«DependOnService»=hex(7):42,00,6f, 00,77,00,73,00,65,00,72,00,00,00,4d, 00,52,00,

78,00,53,00,6d, 00,62,00,32,00,30,00,00,00,4e, 00,53,00,49,00,00,00,00,00

;Отключаем службу «Мини-перенаправитель SMB 1.x», которая нужна только для совместимости: реализует протокол SMB 1.x (CIFS), который позволяет подключаться к сетевым ресурсам, расположенным на серверах более ранних версий ОС, чем Windows Vista и выше

;»ImagePath»=»system32DRIVERSmrxsmb10.sys»

;wkssvc.dll — Workstation Service DLL — создает и поддерживает клиентские сетевые подключения к удаленным серверам по протоколу SMB

;По умолчанию используем «Мини-перенаправитель SMB 2.0» — реализует протокол SMB 2.0, позволяющий подключаться к сетевым ресурсам, расположенным на серверах с ОС Windows Vista и более поздних версий

;Протокол SMB 1.0 можно отключить полностью во всех сетях, где нет ОС младше Windows Vista и устаревших принтеров!

;sc config mrxsmb10 start= disabled

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetservicesmrxsmb10]

«Start»=dword:00000004

1. Установите патчи-обновления MS17-010, закрывающие уязвимость ETERNALBLUE в SMB согласно вашей операционной системе:

Обновление IPS от 14 марта 2017 года Microsoft Windows SMB Remote Code Execution (MS17-010: CVE-2017-0143)

technet.microsoft.com/lib…ry/security/MS17-010.aspx

Для Windows 7, например, необходимо скачать и установить эти 2 обновления:

— Обновление качества (только система безопасности) для систем Windows 7 на базе процессоров x64 (KB4012212), март 2017 г.

— Ежемесячный набор исправлений качества системы безопасности для систем Windows 7 на базе процессоров x64 (KB4012215), март 2017 г.

Для остальных, уже неподдерживаемых систем (Windows XP и прочих) можно скачать здесь:

www.catalog.update.micros…m/Search.aspx?q=KB4012598

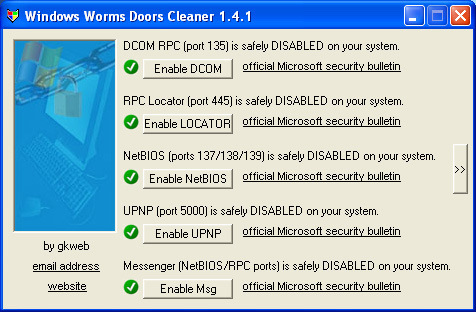

2. Заблокируйте все неиспользуемые внешние соединения из Интернет как минимум по 145-му и 139-му TCP-портам

Вредоносная программа-шифровальщик WannaCrypt ищет уязвимые компьютеры, путем сканирования открытого извне TCP-порта 445 (Server Message Block — SMB). Поэтому необходимо заблокировать доступ как минимум по этому порту (а также по 139-му) из Интернет на вашем межсетевом экране или маршрутизаторе.

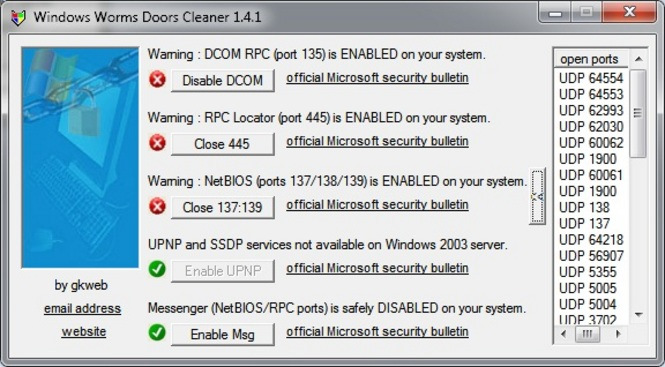

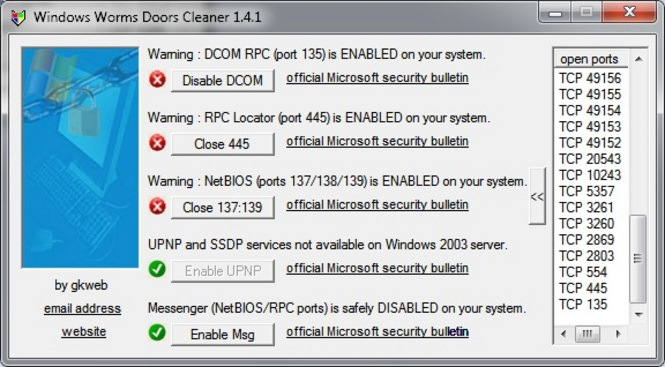

Просто и легко закрыть неиспользуемые порты можно при помощи программы WWDC — Windows Worms Doors Cleaner.

В отличие от файерволов, блокирующих порты, WWDC их закрывает, отключая службы, открывающие их. Нужно устранять источник проблемы, а не симптомы.

Как это сделать описано здесь:

2ip.ru/article/portsrule/

sinyashin.ru/kompyutar-i-…ip-skachat-ustanovit.html

Не стоит отключать DCOM, так как не будет работать «Планировщик заданий», а он нужен для выполнения заданий, в том числе запуска «Языковой панели» — не будет индикатора языка клавиатуры справа внизу!

Windows Worms Doors Cleaner

445 порт также можно закрыть через реестр, добавив следующие строки:

Windows Registry Editor Version 5.00

;Закрываем порт 445 TCP/UDP (NetBT) — NetBios, Server Message Block — SMB — «SMBDeviceEnabled»=dword:00000000

;За 445 порт отвечает драйвер netbt.sys, поэтому есть два способа избавиться от него:

;отключить драйвер netbt.sys через Диспетчер устройств, но тогда не будет работать DHCP-клиент Windows, что необходимо абонентам Интернета, использующим выделенные линии;

;переименовать в ветке реестра HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesNetBTParameters параметр TransportBindName (например, на OldTransportBindName), и после перезагрузки UDP- и TCP-порты будут отключены.

;Также через «Диспетчер устройств» в меню «Вид» выбираем «Показывать скрытые устройства»

;В списке устройств появятся «Драйверы устройств не Plug and Play», в списке открываем «NETBT» — Драйвер — Автозагрузка — Тип ставим «По требованию»

;В локальной сети не станет доступа к общим папкам и принтерам!

;Остановка драйвера приводит к сообщению «Следующие службы будут остановлены: DHCP-клиент», поэтому оставляем

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetservicesNetBT]

«Start»=dword:00000001

;»Start»=dword:00000003

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetservicesNetBTParameters]

«EnableLMHOSTS»=dword:00000001

«TransportBindName»=»\Device\»

«UseNewSmb»=dword:00000001

«SMBDeviceEnabled»=dword:00000000

;»EnableLMHOSTS»=dword:00000000

;»TransportBindName»=-

;Безопасность сервера RPC, блокирование возможности удалённого отключения брандмауэра Windows злоумышленниками

;Уровень проверки подлинности LegacyAuthenticationLevel: СЕКРЕТНОСТИ ПАКЕТОВ 0x6 RPC_C_AUTHN_LEVEL_PKT_PRIVACY

;Проверка подлинности выполняется для всех данных, полученных как от клиента, так и от удаленного приложения. Кроме того, все данные шифруются

;0x8 DCOMSCM_RESOLVE_DISALLOW_UNSECURE_CALL

;technet.microsoft.com/en-us/ms687309(v=vs.85)

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftOle]

«EnableDCOM»=»Y»

;»EnableDCOM»=»N»

«LegacyImpersonationLevel»=dword:00000002

«LegacySecureReferences»=»Y»

;»LegacyAuthenticationLevel»=dword:00000002

«LegacyAuthenticationLevel»=dword:00000006

«DCOMSCMRemoteCallFlags»=dword:00000008

3. Задействуйте системы резервного копирования

Даже копирование важных файлов на обычную флешку или внешний жесткий диск в ручном режиме уже будет нелишним. Можно заархивировать важные файлы, а затем изменить расширение, например на .1rar вместо .rar и тогда можно не копировать на внешний диск, а оставить на основном. Но лучше все-таки делать резервные копии на внешний отключаемый диск.

4. Используйте актуальные, поддерживаемые версии ОС, для которых выпускаются обновления безопасности. Устанавливайте критические последние обновления.

Для пользователей Windows XP есть патч в реестр, который дает возможность получать обновления для Windows XP Embedded для банкоматов до 2019 года, но нет гарантий их полной совместимости с версией для ПК.

5. Используйте средства защиты персональных компьютеров

От традиционных антивирусов (Microsoft Security Essentials — он же Windows Defender — Защитник Windows) с регулярно обновляемыми базами сигнатур до средств защиты следующего поколения (EDR, STAP, BDS и т.д.).

По заверениям Microsoft, пользователи антивируса Windows Defender (Microsoft Security Essentials) автоматически защищены от вируса!

Всегда оставляйте включенным Брандмауэр Windows. По умолчанию, входящие подключения фильтруются согласно белому списку (разрешаются по нему, остальные запрещены), а исходящие – по черному (запрещаются по нему, остальные разрешены). Открывайте доступ только нужным программам, а не портам!

Для удаления рекламного ПО используйте AdwCleaner.

Проверить брандмауэр Windows

2ip.ru/firewalltest/

Настроить брандмауэр Windows

sonikelf.ru/kak-nastroit-brandmauer-windows/

finarchive.ru/threads/1927/

Проверить безопасность системы

2ip.ru/port-scaner/

Настойчиво НЕ рекомендуется платить злоумышленникам, если файлы уже зашифрованы – деньги уходят от вас, а в итоге вы не получаете и никогда не получите свои файлы. Проверено лабораторией Check Point, которая ждет доступ к тестовым файлам еще с пятницы 12.05.2017.

Обратите внимание, что если у вас установлен соответствующий патч или иным образом блокируется использование данной уязвимости (например, с помощью IPS), то это не значит, что вы не подвержены WannaCrypt. Шифровальщик и в этом случае сможет быть запущен, но для этого уже понадобится реакция пользователя, привычная для работы классических локеров-вымогателей. Установка патча Microsoft блокирует только удаленное заражение, запуск и распространение вредоносного кода.

Программа WWDC — Windows Worms Doors Cleaner 1.4.1 позволяет нажатием нескольких кнопок отключить самые уязвимые службы операционной системы, от DCOM и RPC Locator до UPnP и NetBIOS, и службы мгновенного обмена сообщениями, вроде Messenger; кроме того, она помогает закрыть порты, использующиеся этими службами, от 135-ого порта до 445-ого порта и порт 5000. Помимо этого, программа показывает локальные порты операционной системы, которые оставлены открытыми. Подробнее: hotdownloads.ru/windows_worms_doors_cleaner

Ссылки

www.atraining.ru/virus-wannacrypt-measures/

support.microsoft.com/ru-…-enable-and-disable-smbv1, -smbv2, -and-smbv3-in-windows-vista, -windows-server-2008, -windows-7, -windows-server-2008-r2, -windows-8, -and-windows-server-2012

Кстати, через реестр можно создавать вложенные меню рабочего стола!

Содержание

- Win 7 не включается общий доступ к файлам и принтерам windows

- Win 7 не включается общий доступ к файлам и принтерам windows

- Win 7 не включается общий доступ к файлам и принтерам windows

- Win 7 не включается общий доступ к файлам и принтерам windows

- Win 7 не включается общий доступ к файлам и принтерам windows

Win 7 не включается общий доступ к файлам и принтерам windows

Сообщения: 2842

Благодарности: 468

» width=»100%» style=»BORDER-RIGHT: #719bd9 1px solid; BORDER-LEFT: #719bd9 1px solid; BORDER-BOTTOM: #719bd9 1px solid» cellpadding=»6″ cellspacing=»0″ border=»0″>

Сообщения: 52188

Благодарности: 15075

Имя_службы: MRxSmb10

Тип : 2 FILE_SYSTEM_DRIVER

Тип_запуска : 4 DISABLED

Управление_ошибками : 1 NORMAL

Имя_двоичного_файла : system32DRIVERSmrxsmb10.sys

Группа_запуска : Network

Тег : 6

Выводимое_имя : Мини-перенаправитель SMB 1.x

Зависимости : mrxsmb

Начальное_имя_службы :

Источник

Win 7 не включается общий доступ к файлам и принтерам windows

Сообщения: 2842

Благодарности: 468

Сообщения: 52188

Благодарности: 15075

» width=»100%» style=»BORDER-RIGHT: #719bd9 1px solid; BORDER-LEFT: #719bd9 1px solid; BORDER-BOTTOM: #719bd9 1px solid» cellpadding=»6″ cellspacing=»0″ border=»0″>

Имя_службы: MRxSmb10

Тип : 2 FILE_SYSTEM_DRIVER

Тип_запуска : 4 DISABLED

Управление_ошибками : 1 NORMAL

Имя_двоичного_файла : system32DRIVERSmrxsmb10.sys

Группа_запуска : Network

Тег : 6

Выводимое_имя : Мини-перенаправитель SMB 1.x

Зависимости : mrxsmb

Начальное_имя_службы :

Читайте также: windows 10 disable secure boot

Сообщения: 5

Благодарности:

Win 7 не включается общий доступ к файлам и принтерам windows

Сообщения: 2842

Благодарности: 468

» width=»100%» style=»BORDER-RIGHT: #719bd9 1px solid; BORDER-LEFT: #719bd9 1px solid; BORDER-BOTTOM: #719bd9 1px solid» cellpadding=»6″ cellspacing=»0″ border=»0″>

Сообщения: 52188

Благодарности: 15075

Имя_службы: MRxSmb10

Тип : 2 FILE_SYSTEM_DRIVER

Тип_запуска : 4 DISABLED

Управление_ошибками : 1 NORMAL

Имя_двоичного_файла : system32DRIVERSmrxsmb10.sys

Группа_запуска : Network

Тег : 6

Выводимое_имя : Мини-перенаправитель SMB 1.x

Зависимости : mrxsmb

Начальное_имя_службы :

Источник

Win 7 не включается общий доступ к файлам и принтерам windows

Сообщения: 2842

Благодарности: 468

Сообщения: 52188

Благодарности: 15075

» width=»100%» style=»BORDER-RIGHT: #719bd9 1px solid; BORDER-LEFT: #719bd9 1px solid; BORDER-BOTTOM: #719bd9 1px solid» cellpadding=»6″ cellspacing=»0″ border=»0″>

Имя_службы: MRxSmb10

Тип : 2 FILE_SYSTEM_DRIVER

Тип_запуска : 4 DISABLED

Управление_ошибками : 1 NORMAL

Имя_двоичного_файла : system32DRIVERSmrxsmb10.sys

Группа_запуска : Network

Тег : 6

Выводимое_имя : Мини-перенаправитель SMB 1.x

Зависимости : mrxsmb

Начальное_имя_службы :

Источник

Win 7 не включается общий доступ к файлам и принтерам windows

Сообщения: 52188

Благодарности: 15075

Для обнаружения сети необходимо, чтобы службы DNS-клиента, публикации ресурсов для обнаружения функций, обнаружения протокола SSDP и узла универсальных PNP-устройств были запущены, сетевому обнаружению было разрешено подключение через брандмауэр Windows, а другие брандмауэры не влияли на сетевое обнаружение.

Если же вы забыли свой пароль на форуме, то воспользуйтесь данной ссылкой для восстановления пароля.

Сообщения: 2

Благодарности: 1

» width=»100%» style=»BORDER-RIGHT: #719bd9 1px solid; BORDER-LEFT: #719bd9 1px solid; BORDER-BOTTOM: #719bd9 1px solid» cellpadding=»6″ cellspacing=»0″ border=»0″>

Иду в «Центр управления сетями и общим доступом» > «Изменить дополнительные параметры общего доступа», там «Включить сетевое обнаружение». Включаю, настраиваю общий доступ к файлампринтерам, нажимаю «Сохранить изменения» и меня возвращает в «Центр управления сетями и общим доступом», при этом настройки не сохраняются. В чем может быть проблема? »

Сообщения: 25157

Благодарности: 3792

А для предотвращения возникновения этой и еще тонны проблем нужно просто не отключать службы. »

» width=»100%» style=»BORDER-RIGHT: #719bd9 1px solid; BORDER-LEFT: #719bd9 1px solid; BORDER-BOTTOM: #719bd9 1px solid» cellpadding=»6″ cellspacing=»0″ border=»0″>

Сообщения: 52188

Благодарности: 15075

Читайте также: git server for windows server

Сообщения: 48

Благодарности: 2

Не удалось запустить службу Рабочая станция на Локальный компьютер

Ошибка 1068: Не удалось запустить дочернюю службу.

Сообщения: 52188

Благодарности: 15075

Источник

Adblock

detector

Компьютер подвержен вирусным атакам, нередко выводящим его из строя. Для обеспечения безопасности используются антивирусные программы, а разработчики операционных систем снабжают свои продукты защитными компонентами, обеспечивающими базовую защиту. Кроме защитных инструментов, в системе имеются и «проблемные» компоненты, которыми злоумышленники могут воспользоваться с целью выполнения мошеннических операций. Об одном из инструментов такого класса, а именно о его надёжности и соответствии требованиям времени по защите устройств, пойдёт речь в этом повествовании. В этой статье расскажем, что собой являет протокол SMBv1, входящий в состав операционной системы Windows, проанализируем потребность в нём, актуальность его работы, и методы его включения или отключения.

Потребность в поддержке SMBv1 в ОС Windows

Для многих пользователей ПК словосочетание «Протокол SMBv1» является непонятным и непонятно, нужен ли этот компонент в системе для выполнения конкретных задач. Протокол SMB первой серии является по умолчанию системным компонентом ОС Windows, независимо от её версии, отвечает за файлообменные процессы на ПК, причём его «возраст» составляет около тридцати лет. Естественно, по меркам компьютерных технологий, согласно возрасту протокола, его можно смело назвать устаревшим, но поддержка SMBv1 по непонятным причинам, применяется не только в седьмой или восьмой версии ОС, но и в Windows 10. Причина этого кроется далеко не в некомпетентности разработчиков Microsoft, а в банальном применении файловых продуктов в обиходе, с которыми невозможно будет работать без этого протокола.

ВНИМАНИЕ. На базе этой информации возникает логичный вопрос, почему тогда есть смысл рассуждать о необходимости отключения поддержки, если она до сих пор используется, и даже необходима в определённой сфере компьютерной деятельности? Вирусная атака, несколько лет назад парализовавшая работу компьютерных систем, под именем Petya, внедрилась в ПК именно через уязвимую область. Этим «слабым звеном» и выступал протокол SMB.

Через аналогичную лазейку попадают на ПК и не менее известные программы-вымогатели, к примеру, WannaCry, Satana и подобные им вирусы, способные полностью парализовать функционирование компьютерного устройства. Суть заражения заключается в полной блокировке работоспособности системы, что предусматривает возможную переустановку ОС, в то время как для глобальных компаний такой метод является недопустимым.

Разобравшись в сути проблемы, стоит переходить к вопросу, нужен ли протокол SMB, отвечающий за файлообменные процессы в локальной сети и возможность работы с файлами, надо ли его деактивировать или включить на своём ПК поддержку SMBv1. Если пользователь эксплуатирует приложения, для работы с которыми необходим протокол SMBv1, тогда поддержку надо активизировать, так как в ином случае работать с ними будет невозможно. На официальном сайте Microsoft пользователь самостоятельно может изучить список приложений, для работы с которыми необходима поддержка этого протокола. Если вашим программам не нужна поддержка этого протокола, тогда его нужно отключить, при этом можно оставить в рабочем состоянии последующие версии поддержки класса SMB. Рассмотрим метод включения и отключения протокола SMBv1, различающуюся по процессу выполнения, в зависимости от версии установленной ОС.

Как включить протокол SMBv1

Потребность в SMBv1 очень сомнительна, так как файлов в сети, для работы с которыми требуется этот формат всё меньше, с прогрессивным их сведением практически к нулю. Соответственно, более актуальной считается потребность в блокировании протокола, о чём будет рассказано позже.

Стоит отметить, что формат SMBv1 активирован во всех версиях ОС начиная с Windows 7. Исключением из правил является Windows 10, 1709 версии и выше, в которых убрана поддержка SMBv1. Иногда возникает потребность включить SMBv1 в Windows 10, при необходимости эксплуатации такого модуля для выполнения конкретных задач, в частности, снятия запрета на доступ к сетевым папкам. Для осуществления активации протокола потребуется зайти в Windows Features (Компоненты Windows), отыскать в каталоге SMB 1.0/CIFS File Sharing Support, развернуть папку, и проставить галочки напротив пунктов SMB 1.0/CIFS Client, SMB 1.0/CIFS Automatic Removal и SMB 1.0/CIFS Server. Активировать все позиции одновременно, можно, проставив флажок напротив названия каталога. После подтверждения изменений потребуется перезапустить ПК.

Сняв ограничение по протоколу, пользователю стоит понимать, что риск заражения системы в этом случае значительно повышается.

Метод деактивации протокола SMBv1

Если работа с файловыми приложениями, требующими поддержки SMBv1, не предусматривается, то необходимо его деактивировать. Отключение SMBv1 – это не очень сложный процесс. Отключить протокол SMBv1 в Windows 7 можно внесением изменений в реестр. При работе с реестром стоит быть очень внимательным, так как некорректные операции в его структуре могут стать причиной нарушения целостности системы, с последующим выходом её из строя или же существенным нарушением работоспособности. Чтобы отключить протокол SMBv1 потребуется пошагово выполнить следующие манипуляции:

- Для начала необходимо найти в «Редактор реестра», через меню «Пуск», или введением команды Regedit в поисковой строке.

- Запустить «Редактор реестра» от имени «Администратора», щёлкнув правой кнопкой мышки по его названию.

- В левой области открывшегося окна потребуется найти пункт с названием HKEY_LOCAL_MACHINE в папку SYSTEM, где перейти CurrentControlSet/Services/LanmanServer.

- Развернув папку LanmanServer, пользователь получит доступ к подразделу Parameters, в котором потребуется создать новый компонент. Для этого щелчком правой кнопки мышки по папке Parameters разворачивается выпадающий список, дальше выбрать команду «Создать», выбрать «Параметр DWORD (32 бит)».

- Созданному элементу необходимо присвоить имя SMB1. По умолчанию, компонент формируется с нулевым значением, что сбрасывает необходимость редактирования параметра: цифра «0» в этом случае интерпретируется как «отключение протокола».

Дальше перезагружаем ПК, посредством чего активируем выполненные изменения, и тем самым отключаем SMBv1 в Windows 7. В деактивированном режиме модуль больше не будет выступать уязвимым местом для вирусных атак, использующих для внедрения в систему первый протокол связи категории SMB.

Для Windows 8 и последующих версий регламент операции отключения поддержки SMBv1, выглядит следующим образом:

- Через «Панель управления» необходимо зайти в пункт «Программы», с последующим переходом в конфигурацию «Программы и компоненты», где выбрать задачу «Включение и отключение компонентов Windows».

- В открывшемся окне потребуется отыскать компонент под названием «SMB 1.0 GIFS…», удалить напротив него «галочку», и подтвердить изменение нажатием кнопки ОК внизу экрана.

После подтверждения изменений система «предложит» перезагрузить ПК, чтобы внесённые обновления активизировались.

Подведение итогов

В статье дан метод отключения протокола SMBv1 для Windows 7, 8 и 10. При потребности обезопасить несколько компьютеров одновременно, работающих по сетевому принципу, потребуется описанные манипуляции выполнить посредством групповой политики безопасности. Помните, безопасность системы должна выступать приоритетным критерием для пользователя ПК, а так как отключение конфигурации рекомендуется даже разработчиками ОС, то игнорировать этот процесс не стоит.

Казалось бы, этот протокол вполне полезен, так зачем же его отключать? Проблема заключается в его уязвимости. Серверы SMB слишком плохо защищены, из-за чего атака на них является привлекательной для злоумышленников. Именно слабые стороны SMB1 использовали взломщики, запустившие в Интернет такие известные вредоносные программы, как Petya и WannaCry.

Эти вирусы блокировали файлы, размещенные на компьютерах, функционирующих на ОС Windows, а затем отображали на экране сообщение о том, что для разблокировки необходимо заплатить определенную сумму денежных средств. С целью сохранения анонимности злоумышленники требовали оплачивать выкуп не на банковский счет, а на кошелек криптовалюты Bitcoin.

Чтобы обезопасить себя от подобных инцидентов, вам лучше отключить SMB1. Из этой статьи вы узнаете о том, что необходимо для этого сделать.

Для любых действий с этим протоколом нам понадобится командная строка Windows (читайте, как открыть командную строку Windows от имени администратора). Заходим в Пуск и в строке поиска набираем cmd, поиск нам покажет cmd.exe, нажимаем правой кнопкой на ней и выбираем Запуск от имени администратора

Отключаем протокол SMB в Windows 7

Отключить SMBv1. Копируем команду — sc.exe config lanmanworkstation depend= bowser/mrxsmb20/nsi

Нажимаем правой кнопкой в командной строке и выбираем Вставить, затем нажимаем Enter.

Затем копируем и вставляем вторую команду — sc.exe config mrxsmb10 start= disabled

Отключить SMBv2 или 3. Копируем команду — sc.exe config lanmanworkstation depend= bowser/mrxsmb10/nsi

Нажимаем правой кнопкой в командной строке и выбираем Вставить, затем нажимаем Enter.

Затем копируем и вставляем вторую команду — sc.exe config mrxsmb20 start= disabled

Как включить протокол SMB в Windows 7

Если по какой-либо причине после операций описанных выше вы всё же решили, что хотите оставить этот протокол включенным, тогда читайте дальше.

Включить SMBv1. Копируем команду — sc.exe config lanmanworkstation depend= bowser/mrxsmb10/mrxsmb20/nsi

Нажимаем правой кнопкой в командной строке и выбираем Вставить, затем нажимаем Enter.

Затем копируем и вставляем вторую команду — sc.exe config mrxsmb10 start= auto

Включить SMBv2 или 3. Копируем команду — sc.exe config lanmanworkstation depend= bowser/mrxsmb10/mrxsmb20/nsi

Нажимаем правой кнопкой в командной строке и выбираем Вставить, затем нажимаем Enter.

Затем копируем и вставляем вторую команду — sc.exe config mrxsmb20 start= auto

Ваши вопросы и комментарии:

Содержание

- 1 Аудит доступа к файловому серверу по SMB v1.0

- 2 Отключение SMB 1.0 на стороне сервера

- 3 Отключение SMB 1.0 на стороне клиента

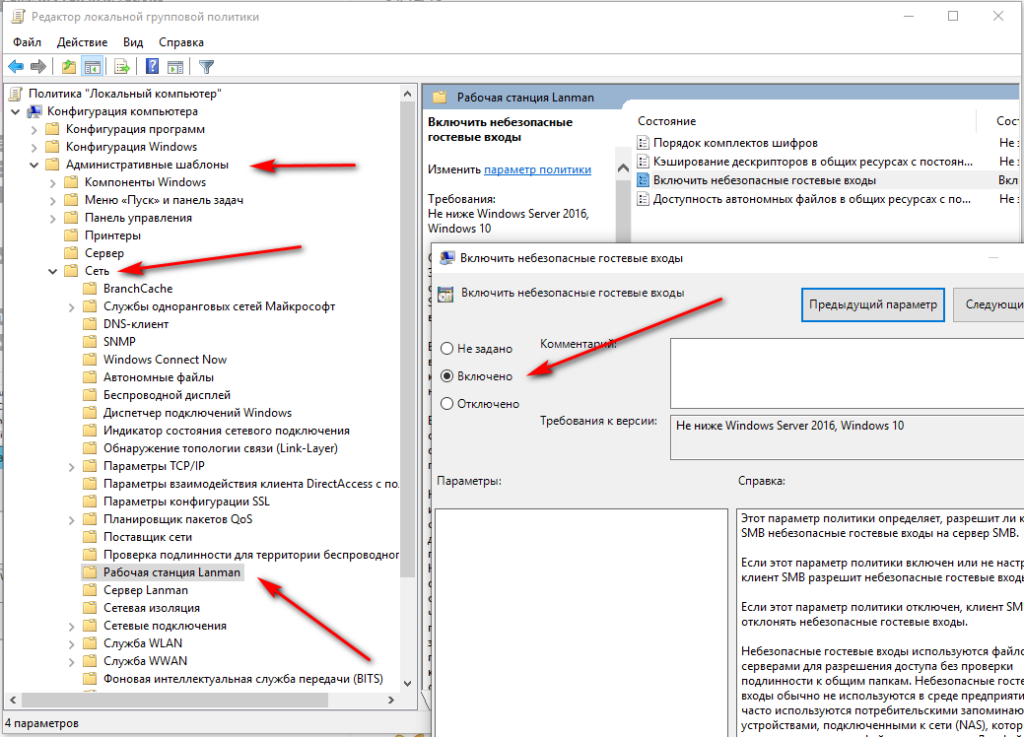

Скорее всего дело в том, что в рамках постепенного отключения старых небезопасных версий протокола SMB помимо полного отключения SMB1, по умолчанию стала блокировать также доступ под гостевой учетной записью на удаленный сервер по протоколу SMBv2.

При попытке такого подключения как раз и появляется такая ошибка. А в журнале клиента SMB (Microsoft-Windows-SMBClient) при этом фиксируется: Rejected an insecure guest logon.

Именно по этому при доступе к SMBv2 сетевым папкам под гостевой учетной (в большинстве случаев на NAS включают именно гостевой доступ) или к шарам на старых версия ОС (согласно опубликованной ранее таблице поддерживаемых версий SMB в различных версиях Windows, SMB 2.0 используется в Windows Server 2008 и Windows Vista SP1, а SMB 2.1 в Windows Server 2008 R2 и Windows 7).

Чтобы включить доступ под гостевой учетной записью, нужно с помощью редактора групповых политик (gpedit.msc) в разделе:

Конфигурация компьютера ->Административные шаблоны -> Сеть->Рабочая станция Lanman включить политику Включить

небезопасные гостевые входы.

Либо создать следующий ключ реестра:

HKLMSYSTEMCurrentControlSetServicesLanmanWorkstationParameters “AllowInsecureGuestAuth”=dword:1

Если данное решение не помогло, возможно ваш NAS (или другое удаленное устройство, которое предоставляет доступ к сетевым папкам по SMB), поддерживают только SMBv1. Попробуйте включить этот протокол на клиенте (Windows Features -> SMB 1.0/CIFS File Sharing Support -> SMB 1.0/CIFS Client).

Однако, вы должны понимать, что использование данного обходного решения не рекомендовано, т.к. подвергает вашу систему опасности.

SMB или Server Message Block это протокол обмена по сети, предназначенный для совместного использования файлов, принтеров и других различных устройств. Существует три версии SMB – SMBv1, SMBv2 и SMBv3. Из соображений безопасности Microsoft рекомендует отключить SMB версии 1, так как он устарел и использует технологию, которой почти 30 лет. Чтобы избежать заражения вирусами-вымогателями типа WannaCrypt нужно отключить SMB1 и установить обновления для операционной системы. Этот протокол используется Windows 2000, Windows XP, Windows Server 2003 и Windows Server 2003 R2 – поэтому сетевой файловый доступ к данным версиям ОС будет не доступен. Тоже самое относится к некоторым сетевым хранилищам, сканерам и т.п.

Отключение SMB1 из Панели управления

Пуск -> Панель управления -> Программы и компоненты -> Включение и отключение компонентов Windows

Отключаем ‘Поддержка общего доступа к файлам SMB 1.0/CIFS’

Отключение SMB1 через Powershell

Откройте консоль Powershell с правами администратора и введите следующую команду:

Set-ItemProperty -Path "HKLM:SYSTEMCurrentControlSetServicesLanmanServerParameters" SMB1 -Type DWORD -Value 0 –Force

Отключить SMB1 с помощью реестра Windows

Также можно отключить SMBv1 запустив regedit.exe и перейдя к следующему разделу:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesLanmanServerParameters

Создайте в этом разделе DWORD SMB1 со значением .

Значения для включения и отключения SMB1:

- 1 = Включено

После этого необходимо установить обновление MS17-010. Обновление вышло подо все версии Windows, включая не поддерживаемые больше Windows XP и Windows Server 2003.

И в заключении хочется сказать, что, не смотря на установленный антивирус и регулярные обновления операционной системы, если Вам дороги ваши данные, необходимо в первую очередь думать о резервном копировании.

Почему и как необходимо отключить SMB1 в Windows 10/8/7

По-умолчанию в Windows 10 и в Windows Server 2016 все-еще включена поддержка SMB 1.0. В большинстве случаев он требуется только для обеспечения работы устаревших систем: снятых с поддержки Windows XP, Windows Server 2003 и старше. В том случае, если в вашей сети не осталось таких клиентов, в новых версиях Windows желательно отключить протокол SMB 1.x, либо полностью удалить драйвер. Тем самым вы оградитесь от большого количества уязвимостей, которые свойственны этому устаревшему протоколу (о чем лишний раз свидетельствует последняя атака шифровальщика WannaCry) , и все клиенты при доступе к SMB шарам будут использовать новые более производительные, безопасные и функциональные версии протокола SMB.

В одной из предыдущих статей мы приводили таблицу совместимости версий протокола SMB на стороне клиента и сервера. Согласно таблице, старые версии клиентов (XP, Server 2003 и некоторые устаревшие *nix клиенты) могут использовать для доступа к файловым ресурсам только протокол SMB 1.0. Если таких клиентов в сети не осталось, можно полностью отключить SMB 1.0 на стороне файловых серверов (в том числе контролерах домена AD) и клиентских станциях.

Содержание:

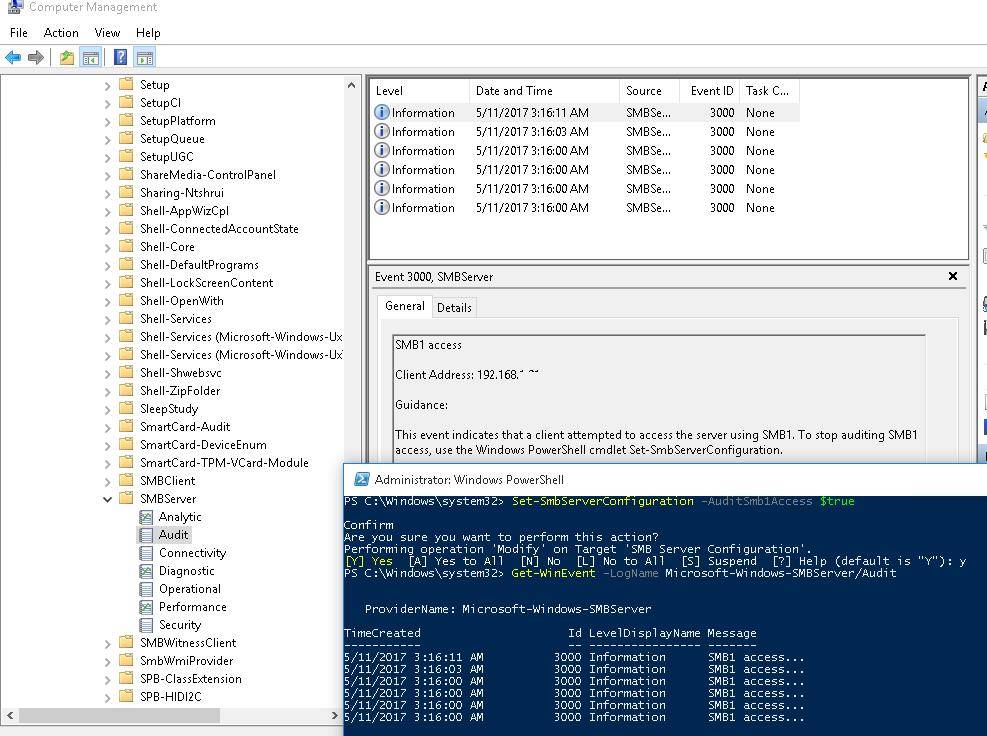

Аудит доступа к файловому серверу по SMB v1.0

Перед отключением и полным удалением драйвера SMB 1.0.на стороне файлового SMB сервера желательно убедится, что в сети не осталось устаревших клиентов, подключающихся к нему по SMB v1.0. Для этого, включим аудит доступа к файловому серверу по этому протоколу с помощью команды PowerShell:

Set-SmbServerConfiguration –AuditSmb1Access $true

Через некоторое время изучите события в журнале Applications and Services -> Microsoft -> Windows -> SMBServer -> Audit на предмет доступа клиентов с помощью протокола SMB1.

Совет. Список событий из данного журнала можно вывести командой:

Get-WinEvent -LogName Microsoft-Windows-SMBServer/Audit

В нашем примере в журнале зафиксировался доступ с клиента 192.168.1.10 по протоколу SMB1. Об этом свидетельствуют события с EventID 3000 от источника SMBServer и описанием:

В данном случае, мы проигнорируем эту информацию, но нужно учитывать тот факт, что в дальнейшем данный клиент не сможет подключаться к данному SMB серверу.

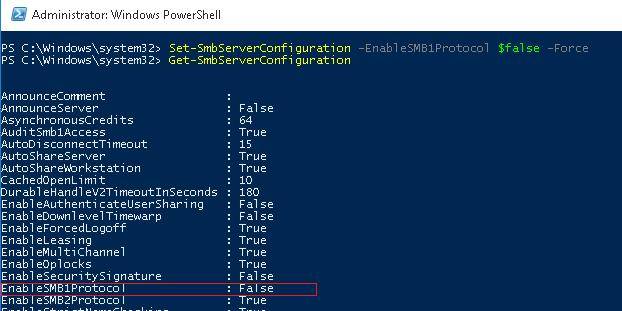

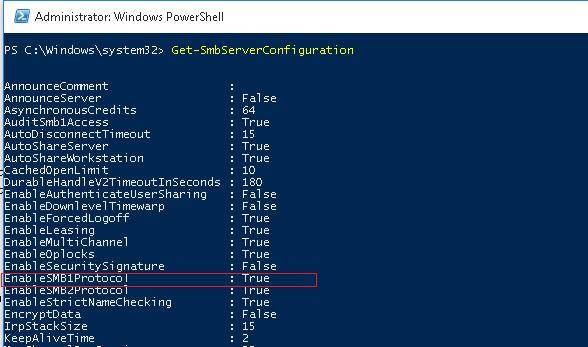

Отключение SMB 1.0 на стороне сервера

Протокол SMB 1.0 может быть отключен как на стороне клиента, так и на стороне сервера. На стороне сервера протокол SMB 1.0 обеспечивает доступ к сетевым папкам SMB (файловым шарам) по сети, а на стороне клиента – нужен для подключения к таким ресурсам.

С помощью следующей команды PowerShell проверим включен ли протокол SMB1 на стороне сервера:

Get-SmbServerConfiguration

Итак, отключим поддержку данного протокола:

Set-SmbServerConfiguration -EnableSMB1Protocol $false -Force

И с помощью командлета Get-SmbServerConfiguration убедимся, что протокол SMB1 теперь выключен.

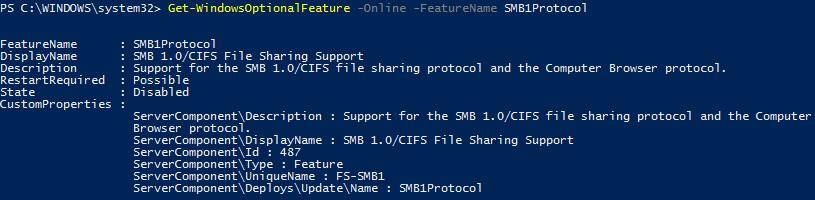

Чтобы полностью удалить драйвер, обрабатывающий доступ клиентов по протоколу SMB v1, выполните следующую команду:

Disable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol -Remove

Осталось перезагрузить систему и убедиться, что поддержка протокола SMB1 полностью отключена.

Get-WindowsOptionalFeature –Online -FeatureName SMB1Protocol

Отключение SMB 1.0 на стороне клиента

Отключив SMB 1.0 на стороне сервера, мы добились того, что клиенты не смогут подключаться к нему по этому протоколу. Однако, они могут использовать устаревший протокол для доступа к сторонним (в том числе внешним) ресурсам. Чтобы отключить поддержку SMB v1 на стороне клиента, выполните команды:

sc.exe config lanmanworkstation depend= bowser/mrxsmb20/nsisc.exe config mrxsmb10 start= disabled

Используемые источники:

- http://it-chainik.ru/ne-otkryvayutsya-obshhie-setevye-smb-papki-v-windows-10/

- https://admin812.ru/pochemu-i-kak-neobhodimo-otklyuchit-smb1-v-windpws-1.html

- https://winitpro.ru/index.php/2017/05/10/otklyuchenie-smb-1-0-v-windows-10-server-2016/