В предыдущем руководстве вы узнали принципы работы брандмауэра Windows 11 / 10 и способы его использования. На этот раз мы погрузимся в настройки режима повышенной безопасности.

В данной статье вы узнаете о режиме повышенной безопасности в брандмауэре Windows 11 / 10, что такое специальная оснастка управления, и как вы можете использовать ее для лучшего контроля сетевого доступа.

Что такое режим повышенной безопасности?

Это оснастка управления для брандмауэра, из которой вы можете управлять всеми его настройкам, правилами и исключениями.

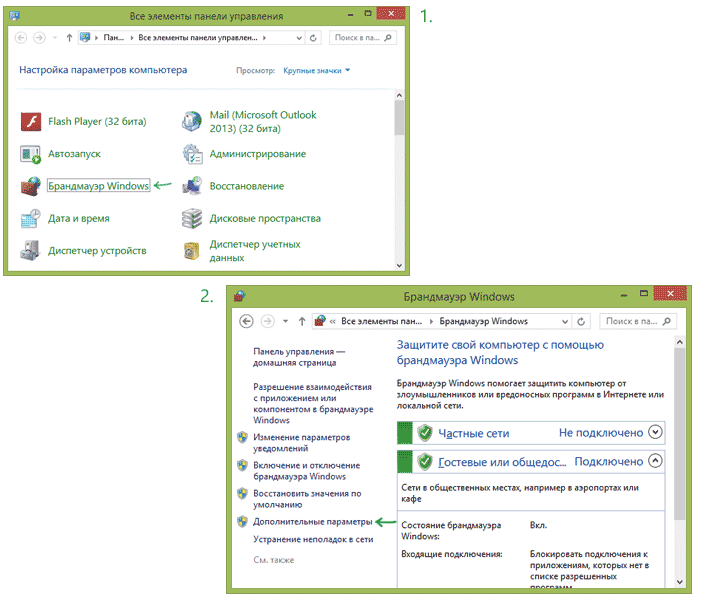

Для получения доступа к расширенным настройкам вам нужно открыть брандмауэр, как показано в ранее опубликованной статье, а затем нажать на ссылку «Дополнительные параметры» в левом столбце.

Брандмауэр Windows теперь открыт в режиме повышенной безопасности. Эта оснастка выглядит сначала непонятной, и не без оснований. Здесь сохраняются и редактируются все правила на продвинутом уровне. То, что мы видели в предыдущей статье, это был лишь ограниченный, но удобный вид для пользователя.

Общие сведения о профилях и типах трафика

Профили

Microsoft рекомендует активировать все профили и позволить API-интерфейсу установленному в системе, выбрать, какой из них использовать.

• Профиль домена: используются для компьютеров, подключенных к сети, содержащей доменные контроллеры, к которым принадлежат сетевые компьютеры. Этот профиль не используется для домашних ПК. Когда компьютер успешно зарегистрирован в домене, он автоматически использует данный профиль.

• Частный профиль: предназначен для домашних или офисных сетей, которые не подключены напрямую к Интернету, но находится за каким-то устройством безопасности, таким как маршрутизатор или другой аппаратный брандмауэр.

• Общий профиль: обычно используется, когда компьютер подключен к публичной сети (Интернет или публичная точка доступа Wi-Fi), например в кафе, гостинице или по кабельному соединению дома. По умолчанию будут заблокированы все входящие подключения, которые не входят в список разрешенных.

Типы трафика

• Входящий — это трафик поступающий из сети или Интернета на компьютер или другое устройство. Например, если вы загружаете файл через uTorrent, скачивание этого файла фильтруется входящим правилом.

• Исходящий — трафик, который исходит от вашего компьютера в сеть или Интернет. Например, ваш запрос на загрузку веб-сайта в браузере — это исходящий трафик, и он фильтруется через исходящее правило.

• Правила безопасности подключений — общие правила, которые используются для защиты трафика между двумя конкретными компьютерами и используется в очень контролируемых средах с особыми требованиями безопасности. В отличие от входящих и исходящих, применяющихся только к вашему компьютеру или устройству, правила безопасности подключения требуют, чтобы оба компьютера, участвующие в соединении и применяли одни и те же правила.

Все они могут быть настроены специфическим образом для определенных компьютеров, учетных записей пользователей, программ, приложений, служб, портов, протоколов или сетевых адаптеров.

Вы можете просматривать правила определенного типа, выбрав соответствующую категорию в столбце слева.

Здесь увидите множество правил входящего и исходящего трафика. Некоторые из них будут иметь зеленую галочку рядом с их именем, в то время как другие будут показаны серым цветом. Зеленая галочка означает что они используются. Те, у которых установлен серый флажок, отключены, и не используются.

Правила брандмауэра Windows имеют следующие параметры, которые можно редактировать:

- Имя — имя просматриваемого правила.

- Группа — описывает приложение или функцию Windows, к которой принадлежит это правило. Например, правила, относящиеся к определенному приложению или программе, будут иметь имя приложения / программы в качестве группы. Правила, относящиеся к одной и той же сетевой функции, например «Общий доступ к файлам и принтерам», будут иметь название группы, к которой они относятся.

- Профиль — сетевое местоположение / профиль, к которому применяется правило: домен частный или публичный (для сетей компании с сетевыми доменами).

- Включено — сообщает вам, включено ли правило и применяется ли брандмауэром.

- Действие — действие может «Разрешить» или «Блокировать» в зависимости от того, что должно делать правило.

- Частота — указывает, переопределяет ли это правило существующее правило блока. По умолчанию все правила должны иметь значение «Нет» для этого параметра.

- Программа — настольная программа, к которой применяется правило.

- Локальный адрес — указывает, применяется ли правило только тогда, когда ваш компьютер имеет определенный IP-адрес или нет.

- Удаленный адрес — указывает, применяется ли правило только при подключении устройств с определенными IP-адресами.

- Протокол — разделяет сетевые протоколы, для которых применяется правило.

- Локальный порт — указывает, применяется ли правило для соединений, сделанных на определенных локальных портах, или нет.

- Удаленный порт — указывает, применяется ли правило для соединений, сделанных на определенных удаленных портах, или нет.

- Авторизованные пользователи — учетные записи пользователей, для которых применяется правило (только для входящих правил).

- Разрешенные компьютеры — компьютеры, для которых применяется правило.

- Авторизованные локальные субъекты — учетные записи пользователей, для которых применяется правило (только для исходящих правил).

- Локальный пользователь-владелец — учетная запись пользователя, установленная как владелец / создатель правила.

- Пакет приложения — относится только к приложениям из Microsoft Store, и отображает имя пакета приложения, к которому применяется правило.

Что можно отслеживать в брандмауэре Windows в режиме повышенной безопасности

Под тремя типами правил, вы найдете раздел с названием «Наблюдение» и если развернуть его, то можно просмотреть активные правила брандмауэра, правила безопасности активных соединений и сопоставления безопасности.

Сопоставления безопасности — это информация о безопасном зашифрованном канале на локальном компьютере или устройстве, информация может использоваться для будущего сетевого трафика на конкретном удаленном компьютере или устройстве. Здесь вы можете посмотреть, какие одноранговые узлы подключены к вашему компьютеру и какой пакет защиты использовался Windows для формирования сопоставлений безопасности.

Как управлять существующими правилами

Помните, лучше отключить правило, чем его удалить. Тогда будет очень легко все восстановить, просто повторно включив отключенные правила.

Для отключения правила, нужно отметить его и нажать соответствующую кнопку в правом меню.

Кроме того, можно просто щелкнуть правой кнопкой мыши по правилу и «Отключить».

Если необходимо отредактировать правило, сделайте это в столбце справа зайдя в «Свойства» или через контекстное меню вызванное правым щелчком мыши.

Все параметры, упомянутые ранее в нашей инструкции, могут быть изменены в окне «Свойства» для конкретного правила.

Когда изменения внесены, не забудьте нажать «ОК», для их применения.

Как создать исходящее правило

Создание правил в режим повышенной безопасности гораздо проще, чем вы думаете. Чтобы продемонстрировать это, давайте создадим исходящее правило, которое блокирует доступ к сети и Интернет для приложения Skype, только когда вы подключены к ненадежным общедоступным сетям.

Для этого перейдите в «Правила для исходящего подключения» и нажмите «Создать правило» в столбце справа.

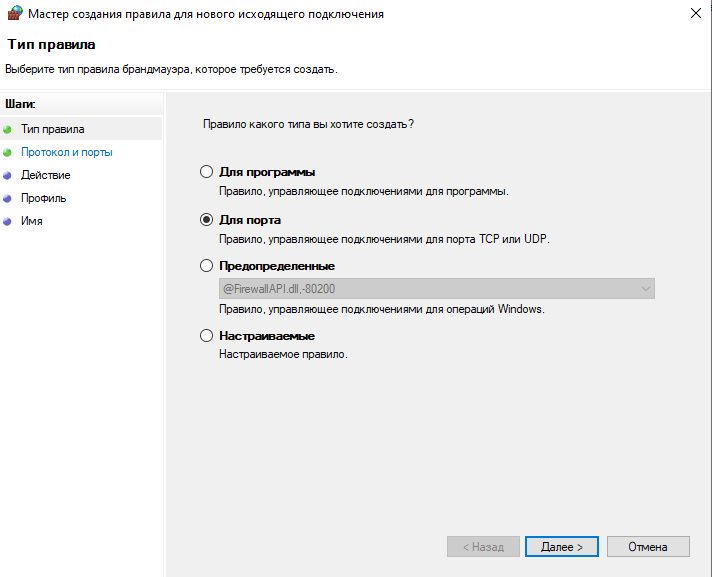

Откроется «Мастер создания правила для нового исходящего подключения», где вы создадите новое правило всего за пару шагов. Во-первых, вас попросят выбрать тип правила, которое вы хотите создать.

Ваш выбор:

- Для программ — правило управляющее конкретной программой

- Для порта — правило управляющее подключениями для порта TCP или UDP.

- Предопределенные — правило, контролирующее подключения, выполняемые определенной службой или функцией Windows.

- Настраиваемые — настраиваемое правило, которое может блокировать все программы и порты или определенную комбинацию.

В нашем случае выбираем «Для программ» и нажимаем «Далее».

Вам предлагается выбрать все программы или определенную программу.

Выбираем исполняемый файл программы, которую хотим заблокировать — Skype.exe и переходим «Далее».

Затем указываем действие, которое необходимо предпринять:

- Разрешить подключение — включает как защищенные IPSec, так и соединения без защиты.

- Разрешить безопасное подключение — включает только подключения с проверкой подлинности с помощью IPSec. Вы можете указать тип аутентификации и шифрования, которые вы хотите применить, нажав «Настроить».

- Блокировать подключение — блокирует соединение, независимо от того, является ли оно безопасным или нет.

Выбираем «Блокировать подключение» и нажимаем «Далее».

Теперь вас попросят выбрать, для каких профилей применяется правило:

- Доменный — применяется при подключении компьютера к домену своей организации.

- Частный — применяется, когда компьютер подключен к частной сети, например домашней или рабочей.

- Публичный — применяется если компьютер подключен к ненадежной общественной сети.

В нашем руководстве мы выбрали «Публичный», потому что хотели заблокировать доступ только тогда, когда компьютер подключен к общественной сети.

Когда выбор сделан, нажмите «Далее».

Введите имя, и описание для вновь созданного правила. Напишите подробно, чтобы потом было легче понять.

Нажмите «Готово».

Как создать входящее правило

Перейдите к «Правилам для входящих подключений» и нажмите «Создать правило» в столбце справа.

Запустится «Мастер создания правила для нового входящего подключения».

Создадим правило, которое блокирует весь входящий трафик, созданный с использованием протокола TCP на порте 30770. На первом этапе мы выбрали «Для порта».

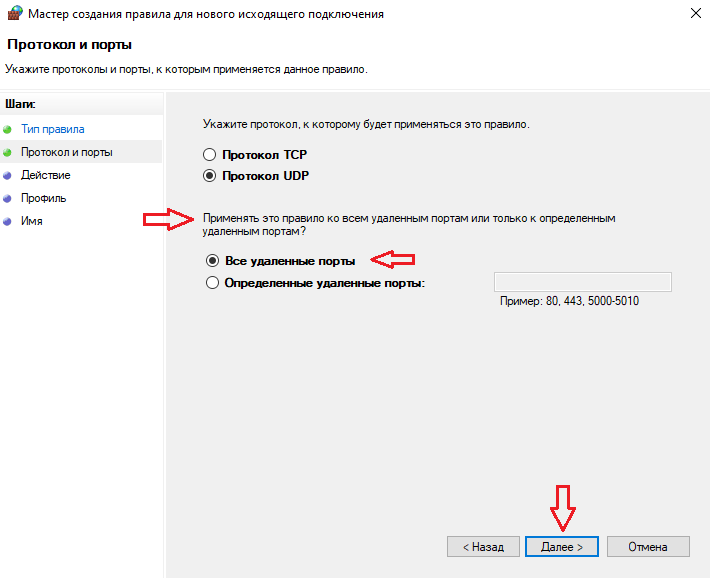

Выбрали протокол и порт, для которого применяется правило. Выбор протоколов идет между — TCP и UDP. Если вам нужно правило, применяемое к обоим протоколам, придется создать два правила: по одному для каждого.

У нас есть выбор, заблокировать все порты или только выбранные. Мы выбрали «Определенные локальные порты» и ввели «30770»

Отметим «Блокировать подключение» и проследуем «Далее».

Теперь необходимо сделать выбор профилей, для которых применяется правило. Поскольку мы блокируем весь TCP-трафик на порте 30770, выбираем все три профиля и продолжаем.

Вводим имя и описание для вновь созданного правила, нажимаем «Готово».

Правило создано и теперь используется.

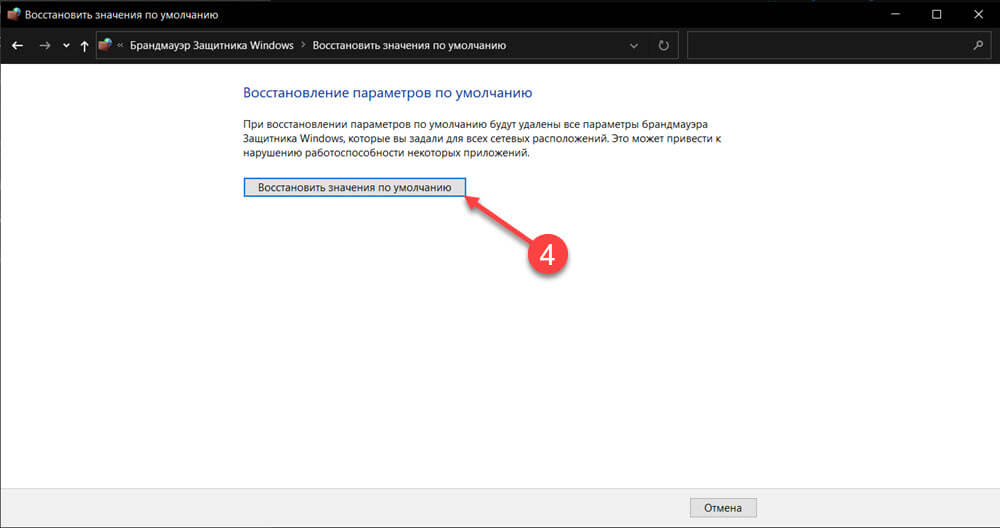

Как восстановить параметры по умолчанию

Если вы намудрили с правилами и все стало работать неправильно, можно легко отменить все настройки и восстановить брандмауэр Windows по умолчанию. Не забывайте, это можно сделать только из под учетной записи администратора.

Для этого, откройте брандмауэр Windows и в левом столбце, нажмите по ссылке «Восстановить значения по умолчанию».

Нажмите на кнопку «Восстановить значения по умолчанию».

Подтвердите, восстановление нажав на «Да».

Параметры будут сброшены до значений по умолчанию. Теперь вы можете заняться настройкой с нуля и решить возникшие проблемы.

В предыдущей заметке, мы обсуждали вопрос блокировки UDP трафика для защиты от утечки реального IP-адреса, при использовании технологии WebRTC в самом браузере. Сегодня, мы будем настраивать правила брандмауэра, при помощи встроенного брандмауэра Windows.

По теме: «Что такое WebRTC и как это касается меня?». В конце заметки, есть способ блокировки UDP-трафика, при помощи брандмауэра Symantec Endpoint Protection.

Примечательно, что стандартный брандмауэр Windows, часто называют неудобным и дырявым. Однако, если разобраться в его настройках, можно создать эффективную защиту, без использования стороннего защитного программного обеспечения и дополнительных финансовых затрат.

Нужна компьютерная помощь? Есть проблемы, которые не можете устранить самостоятельно?

Надежные исполнители по доступным ценам.

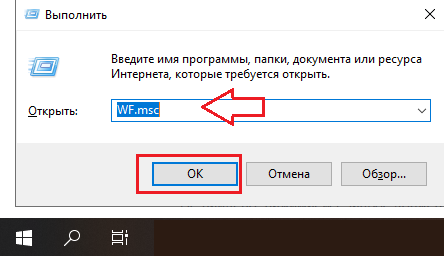

Как открыть «Монитор брандмауэра Защитника Windows в режиме повышенной безопасности»?

Запускаем «Монитор брандмауэра Защитника Windows в режиме повышенной безопасности». Для этого, нажмите на клавиатуре сочетание клавиш Win -> R и в открывшемся окне «Выполнить», вставьте команду:

WF.msc

и нажмите «ОК».

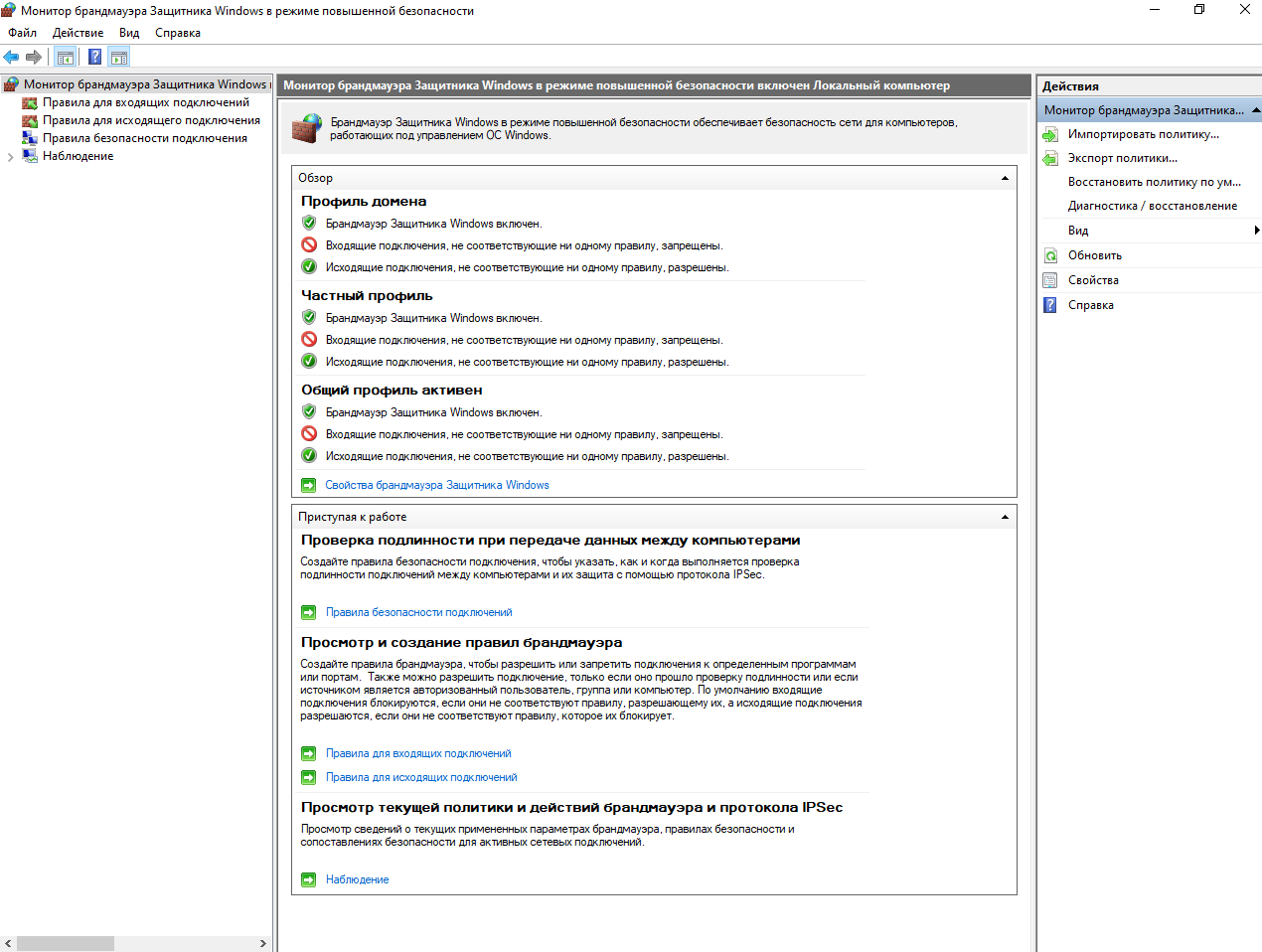

Откроется окно «Монитор брандмауэра Защитника Windows в режиме повышенной безопасности включен Локальный компьютер», где можно создавать правила для входящих и исходящих подключений в брандмауэре Windows.

Создаем правила для входящих подключений в брандмауэре Windows 10.

В открывшемся окне «Монитор брандмауэра Защитника Windows в режиме повышенной безопасности включен Локальный компьютер», выбираем вкладку «Правила для входящих подключений». В окне «Действия», выбираем параметр «Создать правило…»:

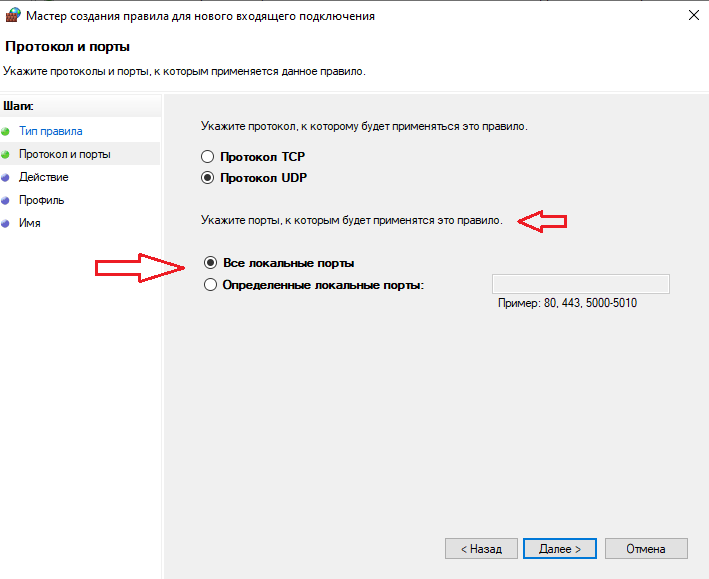

В открывшемся окне «Тип правила», выбираем «Для порта» и нажимаем «Далее»:

В окне «Протокол и порты», выбираем необходимый протокол (UDP или TCP). В частности, если мы хотим заблокировать UDP трафик для защиты от утечки реального IP-адреса через WebRTC, нам нужно выбрать «Протокол UDP»:

В параметрах «Укажите порты, к которым будет применяться это правило», необходимо выбрать либо «Все локальные порты» или указать конкретный порт/порты (можно указать несколько портов, через запятую), выбрав «Определенные локальные порты». Если вы, хотите заблокировать UDP трафик в браузере, вам нужно указать два порта:

- 80 — используется браузерами для http-подключений

- 443 — используется браузерами для https-подключений

*Как альтернативный вариант для HTTP, может использоваться 8080 порт.

Список всех TCP и UDP портов, можно посмотреть тут.

При этом, лучше выбрать вариант «Все локальные порты» и потом, после создания правила, отредактировать его (ниже, описаны действия). Если полностью заблокировать UDP трафик посредством брандмауэра Windows и не отредактировать правило, будет потерян доступ в Интернет, в большинстве случаев.

Либо, если хотите заблокировать полностью весь UDP трафик, можете выбрать «Все локальные порты». Тогда, весь входящий UDP трафик, будет блокирован.

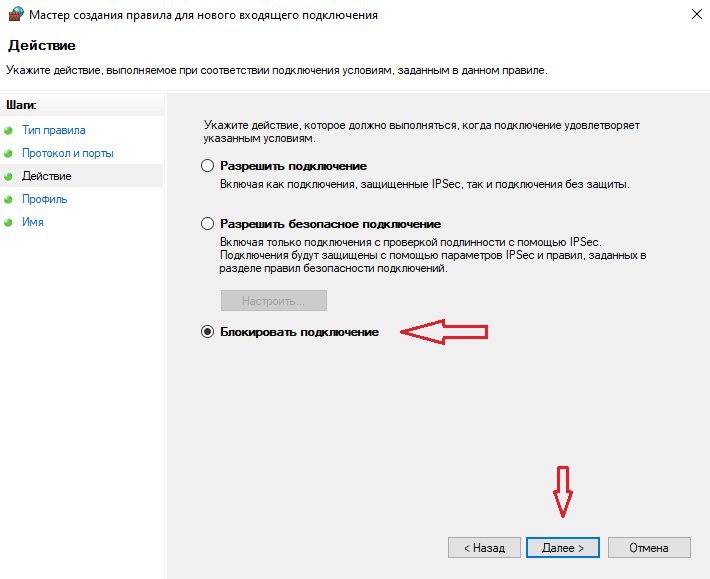

В новом окне «Действия», выбираем «Блокировать подключение» и нажимаем «Далее»:

В окне «Профиль», оставляем все по умолчанию и нажимаем «Далее»:

В окне «Имя», указываем желаемое имя/название правила брандмауэра и нажимаем «Готово»:

Создаем правила для исходящих подключений в брандмауэре Windows 10.

Для создания правила блокировки UDP трафика при исходящих соединениях, посредством создания правила в стандартном брандмауэре Windows 10, ничем не отличается от создания правил для входящего трафика (описан выше).

Выбираем параметр «Правила для исходящих подключений». В окне «Действия», выбираем параметр «Создать правило…»:

В открывшемся окне «Тип правила», выбираем «Для порта» и нажимаем «Далее»:

В окне «Протокол и порты», выбираем необходимый протокол (UDP или TCP). В

частности, если мы хотим заблокировать UDP трафик для защиты от утечки

реального IP-адреса через WebRTC, нам нужно выбрать «Протокол UDP»:

Как и в случае создания правила для входящих подключений, если вы, хотите заблокировать UDP

трафик в браузере, вам нужно указать два порта:

- 80 — используется браузерами для http-подключений

- 443 — используется браузерами для https-подключений

*Как альтернативный вариант для HTTP, может использоваться 8080 порт.

Список всех TCP и UDP портов, можно посмотреть тут.

При этом, как и в случае с созданием правила для создания входящего подключения, надежнее будет выбрать вариант «Все

локальные порты», а потом, настроить правило под блокировку UDP трафика, только из конкретного приложения.

Либо,

если хотите заблокировать полностью весь UDP трафик, можете выбрать «Все

локальные порты». Тогда, весь входящий UDP трафик, будет блокирован.

В новом окне «Действия», выбираем «Блокировать подключение» и нажимаем «Далее»:

В окне «Профиль», оставляем все по умолчанию и нажимаем «Далее»:

В окне «Имя», указываем желаемое имя/название правила брандмауэра и нажимаем «Готово»:

Данным способом, можно создавать любые правила для брандмауэра Windows 10. При этом, у нас нет возможности при создании правила брандмауэра, более гибко настроить брандмауэр Windows 10, чтобы блокировать например UDP трафик только для браузера. Для этого, мы можем указать только порты. Однако, их могут использовать и другие программы. Полная блокировка UDP трафика, может негативно сказаться на работе ряда программ и зачастую, полностью блокирует выход в Сеть. Прежде, чем использовать данные настройки, сначала вникните в суть и поймите, что вам именно нужно. При этом, мы можем после создания правила, произвести более тонкую настройку правила и указать, например, что нужно блокировать не весь UDP трафик, а только для конкретного приложения (например, только в браузере). Таким образом, мы сохраним доступ в Сеть и защитимся от утечки IP-адреса при использовании браузера с поддержкой технологии WebRTC.

Тонкая настройка правил стандартного брандмауэра Windows 10.

После того, как вы создадите правила для входящих и исходящих подключений, вы сможете их в последствии:

- Отключить правило (1.)

- Удалить правило (2.)

- Тонкая настройка правила (3.)

Как уже упоминалось выше, при создании правила брандмауэра, у нас нет возможности настроить более гибко правило, под свои нужды. Однако, после создания правила, мы можем его настроить. Вот тут и открывается весь потенциал стандартного брандмауэра Windows.

При этом, если заблокировать полностью UDP трафика, мы потеряем в большинстве случаев, полностью доступ в Интернет. Поэтому, теперь, нам необходимо настроить правило брандмауэра, чтобы блокировался только UDP трафик браузера.

Итак, рассмотрим на примере блокировки UDP трафика для исходящего соединения. Если мы, указали блокировать весь трафик при создании правил для входящих/исходящих соединений, мы можем теперь, указать только нужный браузер для блокировки UDP трафика. Для этого, нажимаем правой кнопкой мыши по созданному правилу и выбираем «Свойства»:

В окне «Свойства:» нашего правила, переходим на вкладку «Правила и службы»:

Предположим, у нас задача заблокировать UDP трафик, только для браузера Google Chrome. В таком случае, выбираем в пункте «Программы» -> «Эта программа» и нажимаем «Обзор»:

После добавления браузера*, нажимаем «Применить» (1.) и «ОК» (2.):

*Будьте предельно внимательны, при создании правил и указывайте верный путь к нужному файлу.

При последующем обновлении программы, необходимо проверять и редактировать при необходимости правила брандмауэра. Так как путь к исполняемым файлам, может меняться. Например, Браузер Opera, при каждом обновлении, создает новый путь к исполняемому файлу. Таким образом, правило брандмауэра, перестанет работать для нужной версии и его нужно редактировать.

Теперь, наше правило брандмауэра Windows, будет блокировать UDP трафик, только в браузере Google Chrome. Таким образом, мы можем создавать правила и потом, настраивать их более гибко, под свои задачи. Естественно, если нам нужно создать несколько правил, для разных программ, мы должны создать сначала правило в брандмауэре, а потом, отредактировать его.

Заключение.

У меня нет задачи, описать разные сценарии настройки брандмауэра Windows. Моя цель, показать основной принцип создания правил в брандмауэре Windows и как их можно редактировать. Понимая данные принципы работы с брандмауэром Windows, вы сможете самостоятельно создавать и настраивать правила брандмауэра, под свои нужды.

Если у вас будут

вопросы, поправки и дополнения – делитесь ими в комментариях. Ваш опыт, может

быть полезным для других пользователей.

На чтение 7 мин Просмотров 13.8к. Опубликовано 10.05.2021 Обновлено 11.05.2021

Оглавление

- Как отключить брандмауэр на Виндовс 10 через параметр “Безопасность Windows”

- Как выключить брандмауэр Windows 10 через “Панель управления”

- Отключение через “Монитор брандмауэра защитника Windows в режиме повышенной безопасности”

- Как навсегда отключить брандмауэр с помощью командной строки

- Отключение службы “Брандмауэр защитника Windows 10” через реестр

- Как убрать уведомление об отключении брандмауэра в панели задач

- Видео по полному отключению брандмауэра Виндовс 10

В этой статье мы разберемся, как отключить брандмауэр Windows 10 через службу безопасности, панель управления, монитор брандмауэра защитника Windows в режиме повышенной безопасности, при помощи командной строки и через реестр. Так же узнаем, как убрать уведомление об отключении брандмауэра в панели задач Виндовс 10.

Брандмауэр — встроенный в ОС файрвол, который предотвращает доступ незарегистрированных пользователей к системным файлам и ресурсам на вашем ПК или ноутбуке. Он проверяет весь входящий и исходящий трафик вашей сети и в зависимости от настроек, блокирует или разрешает доступ к нему. При правильной настройке хорошо помогает в защите от хакерских атак.

При настройках по умолчанию, он отказывает в доступе к небезопасным внешним подключениям и разрешает делать все исходящие от вас соединения.

Встроенный в ОС Виндовс файрвол необходим, если вы беспокоитесь о безопасности своих данных на компьютере. НЕ ОТКЛЮЧАЙТЕ брандмауэр, если у вас нет проблем из-за него. Если он вас не устраивает, то замените его. Есть множество программ и утилит выполняющих те же функции. Например, антивирусы Касперский, Eset Nod32, Dr. Web и другие со встроенным файрволом или специализированный софт Comodo Firewall, TinyWall.

При использовании одновременно встроенного и стороннего файрвола, может приводить к конфликтам в работе и его замедлению.

Брандмауэр Виндовс 10 далек от совершенства и в некоторых проблемных случаях его лучше отключить. Примерами таких случаев могут послужить проблемы с запуском игр или приложений. Действия по его отключению в Win 10 и более ранних версиях, по сути своей идентичны, и обычно занимают не более двух минут.

Выключить брандмауэр Windows 10 можно навсегда, на время или только для определенных программ и приложений, внесенных в исключения.

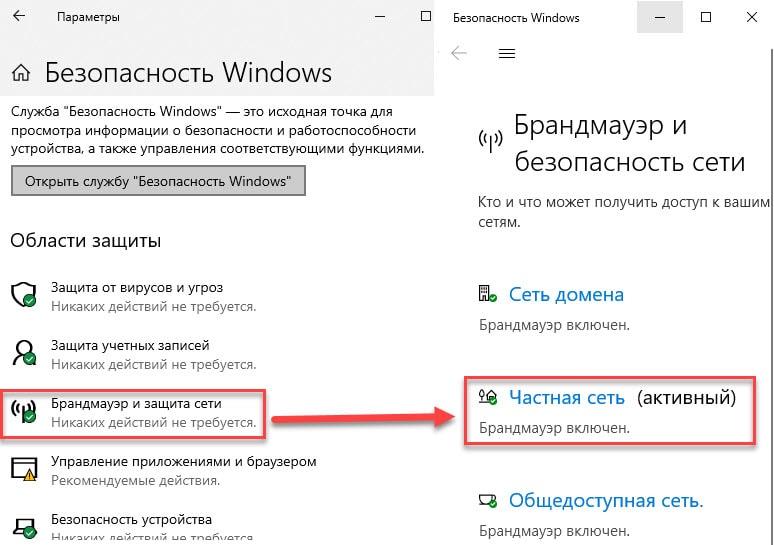

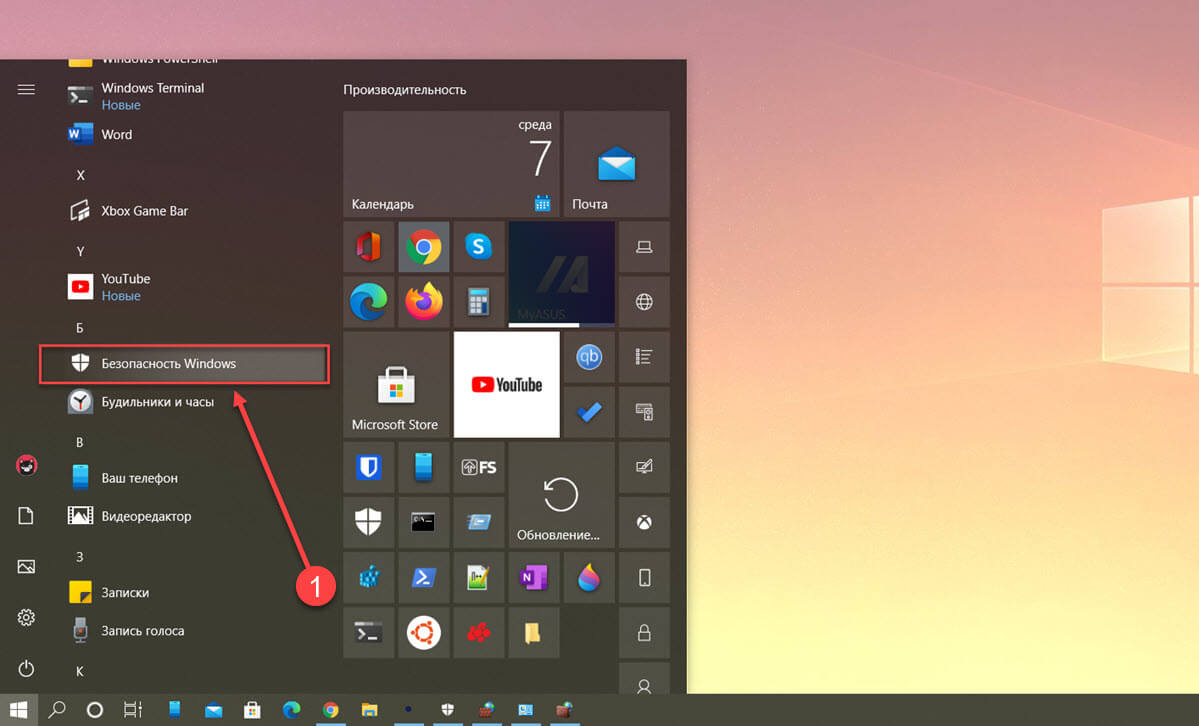

Как отключить брандмауэр на Виндовс 10 через параметр “Безопасность Windows”

Это самый быстрый и простой способ временно выключить брандмауэр в Windows 10. Для этого нам нужно изменить настройки в Центре безопасности Винды ⇒

- Чтобы в него попасть, жмем двойным кликом по скрытому значку со щитом на панели задач или заходим в Пуск ⇒ Параметры ⇒ Обновление и безопасность ⇒ Безопасность Windows.

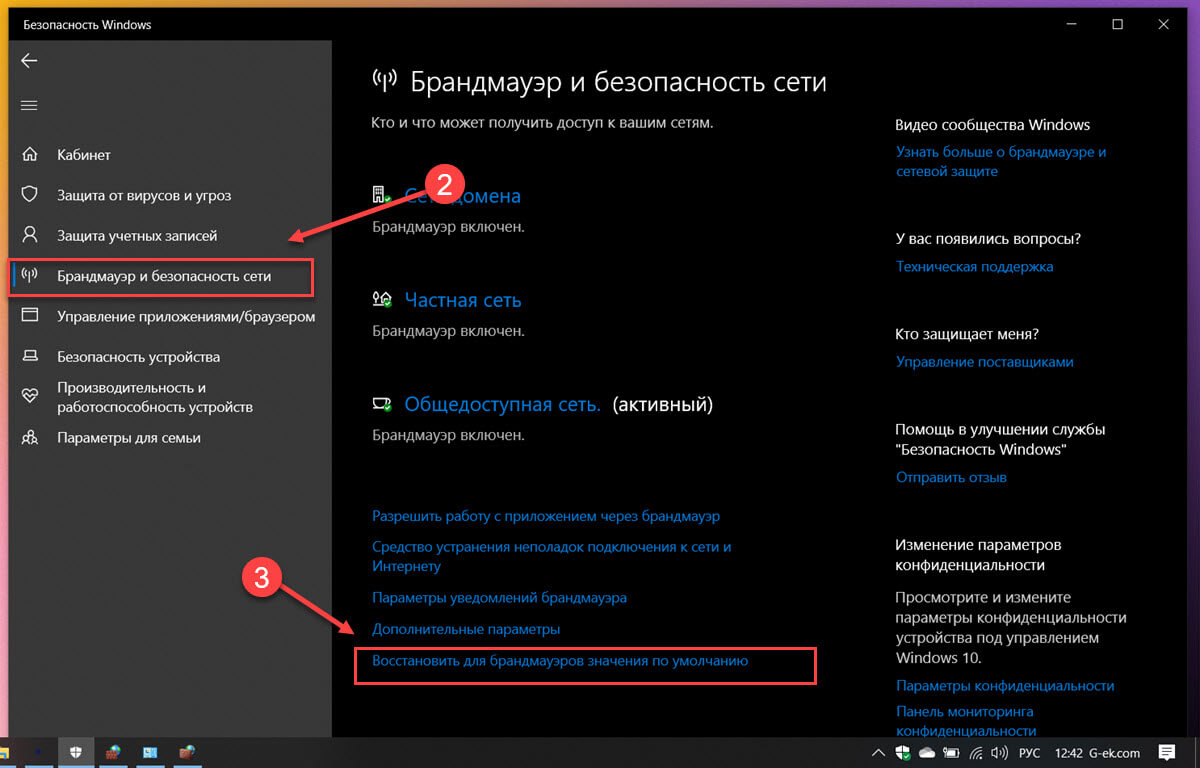

- Находим и кликаем по пункту “Брандмауэр и защита сети” и выбираем для отключения активный профиль сети. Этого вполне достаточно, но при желании можно выключить во всех пунктах.

- Переместите переключатель в положение Откл.

Все, теперь брандмауэр для выбранного вами сетевого профиля будет отключен. После этого, справа на панели задач, будет постоянно выскакивать уведомление с предложением обратно включить файрвол. О том, как его убрать смотрите здесь.

Отключение брандмауэра данным способом только временная и после перезагрузки компьютера он снова заработает, так как соответствующая служба Windows 10 продолжит работать и запуститься автоматически. Как выключить эту службу, читайте в этом разделе данной статьи.

Как выключить брандмауэр Windows 10 через “Панель управления”

- Чтобы ее открыть, нажмите 🔎 поиск и начните вводить фразу “панель управления”.

- Далее справа жмем пункт «Брандмауэр Защитника Windows», если его нет, то переходим в Панель управления ⇒ Система и безопасность ⇒ Брандмауэр Защитника Windows.

- В меню слева, выберете пункт “Включение и отключение брандмауэра Защитника Windows”.

- Отключаем защиту для частной и общественной сети и нажимаем ОК, чтобы применились установленные нами настройки. Для включения проделываем обратные действия.

Отключение через “Монитор брандмауэра защитника Windows в режиме повышенной безопасности”

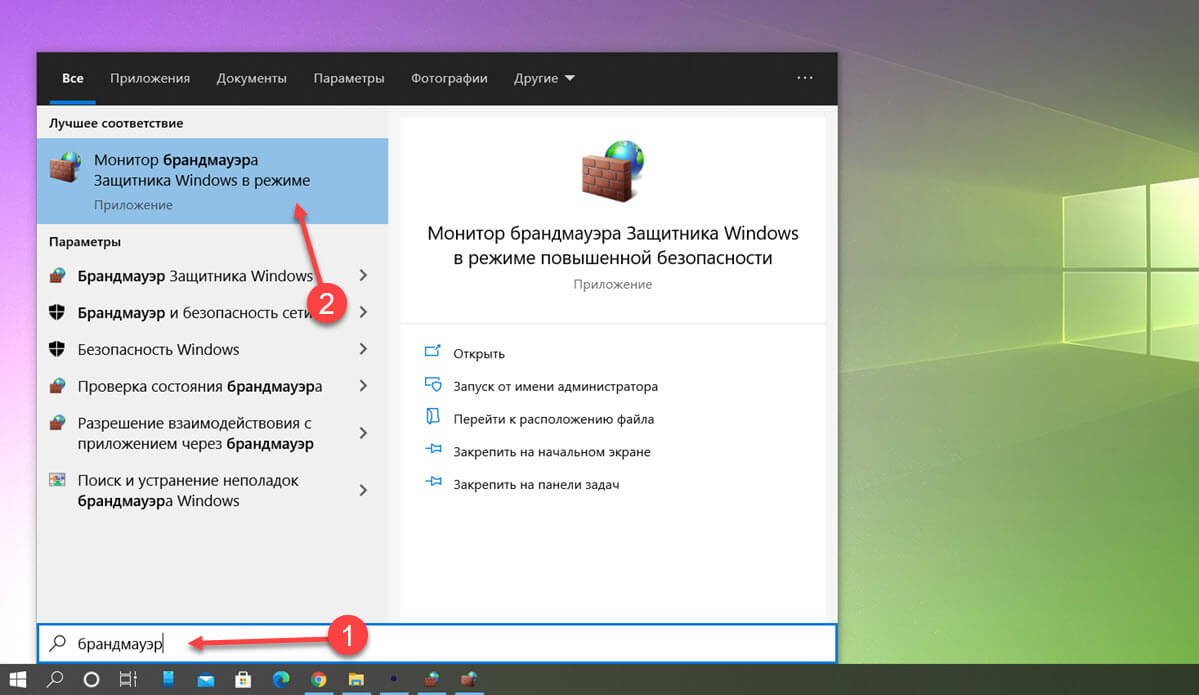

- Чтобы в него зайти, нажмите 🔎 поиск и начните вводить фразу “монитор брандмауэра”

. Это отдельное окно с параметрами, для тонкой настройки firewall.

- Далее жмем по пункту «Свойства брандмауэра Защитника Windows».

- Во вкладках Общий, Частный и Профиль домена

, в строке Состояние установите «Отключить» и примените изменение настроек.

- Встроенный брандмауэр Windows 10 будет отключен.

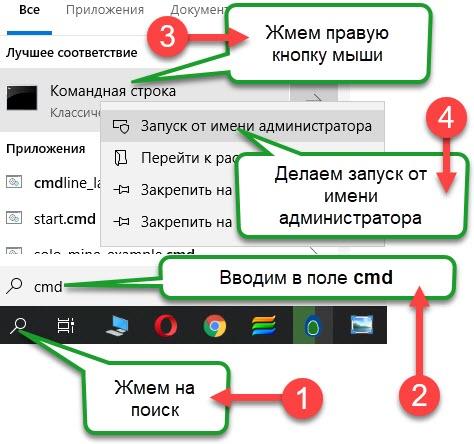

Как навсегда отключить брандмауэр с помощью командной строки

- Запустите командную строку от имени администратора. Это можно сделать, нажав ПКМ по кнопке “Пуск”

и выбрав соответствующий пункт. Если вместо пункта командной строки у вас PowerShell, то следуйте этой инструкции

.

- В появившееся окно введите команду netsh advfirewall set allprofiles state off и нажмите Enter.

Все, брандмауэр Виндовс полностью отключен, о чем вам сообщит центр уведомлений

Если вам фаервол снова понадобиться, то включить его можно используя команду netsh advfirewall set allprofiles state on и нажать Ввод (Enter).

Отключение службы “Брандмауэр защитника Windows 10” через реестр

После отключения брандмауэра Виндовс 10 всеми вышеописанными способами, одноименная служба, отвечающая за его работу, продолжит запускаться. Отключить её через services.msc так же у вас не получится, так как у этой службы все настройки неактивны.

Единственный вариант решить эту проблему, это изменить параметры запуска службы в реестре операционки ⇒

- Нажмите клавиши Win+R, введите в окно выполнить regedit и нажмите ОК или Enter.

- В окне редактора реестра перейдите к разделу: HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesmpssvc

- Дважды кликните по параметру DWORD с именем Start, находящемуся в правом рабочем окне и задайте ему значение 4 и нажмите ОК.

- После сохранения настроек и перезагрузки компьютера, служба будет отключена.

Это единственный способ вырубить брандмауэр Windows 10 полностью и навсегда.

Как убрать уведомление об отключении брандмауэра в панели задач

После отключения брандмауэра, центр безопасности защитника Windows 10 станет через определенные промежутки времени выводить уведомления о его отключении и предложением снова его включить.

Чтобы его убрать, зайдите в редактор реестра и в разделе: HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows Defender Security CenterNotifications создайте строковый параметр DWORD с именем DisableNotifications и шестнадцатеричным значением 1.

Видео по полному отключению брандмауэра Виндовс 10

Можно ли отключить брандмауэр Windows 10?

Как отключить уведомления брандмауэра в Windows 10?

Что будет если отключить брандмауэр Windows 10?

Александр

В 1998 году — первое знакомство с компьютером. С 2002 года постоянно развиваюсь и изучаю компьютерные технологии и интернет. Сейчас военный пенсионер. Занимаюсь детьми, спортом и этим проектом.

Задать вопрос

Стандартный интерфейс брандмауэра позволяет настроить основные правила для публичных и частных сетей. Дополнительно к этому, вы можете настроить расширенные варианты правил, включив интерфейс брандмауэра в режиме повышенной безопасности — эта функция доступна в Windows 10, 8 (8.1) и Windows 7. См. также: Как запретить программе доступ в Интернет.

Есть несколько способов перейти к расширенному варианту. Самый простой из них — зайти в Панель управления, выбрать пункт «Брандмауэр Windows», а затем, в меню слева кликнуть по пункту «Дополнительные параметры».

Настройка сетевых профилей в брандмауэре

Брандмауэр Windows использует три различных сетевых профиля:

- Профиль домена — для компьютера, подключенного к домену.

- Частный профиль — используется для подключений к частной сети, например, рабочей или домашней.

- Общий профиль — используется для сетевых подключений к публичной сети (Интернет, публичная точка доступа Wi-Fi).

При первом подключении к сети, Windows предлагает вам выбор: общественная сеть или частная. Для различных сетей может использоваться разный профиль: то есть, при подключении вашего ноутбука к Wi-Fi в кафе может использоваться общий профиль, а на работе — частный или профиль домена.

Для настройки профилей, нажмите «Свойства брандмауэра Windows». В открывшемся диалоговом окне вы можете настроить базовые правила для каждого из профилей, а также задать сетевые подключения, для которых будет использован тот или иной из них. Отмечу, что если вы заблокируете исходящие подключения, то при блокировке вы не увидите каких-либо уведомлений брандмауэра.

Создание правил для входящих и исходящих подключений

Для того, чтобы создать новое правило входящего или исходящего сетевого подключения в брандмауэре, выберите соответствующий пункт в списке слева и кликните по нему правой кнопкой мыши, после чего выберите пункт «Создать правило».

Откроется мастер создания новых правил, которые делятся на следующие типы:

- Для программы — позволяет запретить или разрешить доступ к сети конкретной программе.

- Для порта — запрет или разрешение для порта, диапазона портов или протокола.

- Предопределенные — использование предопределенного правила, включенного в Windows.

- Настраиваемые — гибкая настройка комбинации блокировки или разрешений по программе, порту или IP-адресу.

В качестве примера попробуем создать правило для программы, например, для браузера Google Chrome. После выбора пункта «Для программы» в мастере потребуется указать путь к браузеру (имеется также возможность создать правило для всех программ без исключения).

Следующим шагом требуется указать, следует ли разрешить подключение, разрешить только безопасное подключение или блокировать его.

Предпоследний пункт — указать для каких из трех сетевых профилей будет применено данное правило. После этого также следует задать имя правила и его описание при необходимости, и нажать «Готово». Правила вступают в силу немедленно после создания и появляются в списке. При желании, вы можете в любой момент удалить, изменить или временно отключить созданное правило.

Для более тонкой настройки доступа, вы можете выбрать настраиваемые правила, которые можно применить в следующих случаях (просто несколько примеров):

- Нужно запретить всем программам подключаться к определенному IP или порту, использовать конкретный протокол.

- Требуется задать список адресов, к которым разрешено подключаться, запретив все остальные.

- Настроить правила для служб Windows.

Настройка конкретных правил происходит практически тем же образом, что был описан выше и, в целом, не представляет особой сложности, хотя и требует некоторого понимания того, что именно делается.

Брандмауэр Windows в режиме повышенной безопасности позволяет также настраивать правила безопасности подключения, связанные с проверкой подлинности, однако рядовому пользователю эти возможности не потребуются.

Кроме обычного Брандмауэра в операционной системе имеется дополнительный Брандмауэр — Брандмауэр Windows в режиме повышенной безопасности. По сути это одно и то же лицо. Их различие только в том, что первый предоставляет пользователю довольно небольшие возможности по настройке правил Брандмауэра. Но этих возможностей с лихвой хватит на основную толпу пользователей, большая часть которых в глаза не видели этот самый Брандмауэр Windows. Например, чтобы добавить программу в исключение Брандмауэра, отлично подойдет и функционал обычного Брандмауэра. Но, а для более изощренных пользователей, которым нужны более гибкие настройки правил Брандмауэра, и был создан Брандмауэр Windows в режиме повышенной безопасности.

Как открыть Брандмауэр Windows в режиме повышенной безопасности

Для этого Вы можете воспользоваться одним из нескольких способов. Я опишу три из них:

- Тупо забить в поиск название данного инструмента.

- Пройти по пути Панель управленияСистема и безопасностьБрандмауэр Windows и нажать на кнопку Дополнительные параметры.

- Открыть консоль MMC и добавить туда необходимый инструмент. После чего запустить его оттуда.

Так же многие задают вопрос «Как отключить Брандмауэр в режиме повышенной безопасности». Так вот, как я уже говорил, эти два инструмента одно и то же лицо, различается только их функционал. Поэтому правильно будет задать такой вопрос «Как отключить Брандмауэр Windows». А для этого в окне Брандмауэр Windows Вам понадобиться кнопка Включение или отключение Брандмауэра Windows.

Возможности Брандмауэра Windows в режиме повышенной безопасности

Брандмауэр Windows в режиме повышенной безопасности позволяет создавать следующие правила:

- Отдельно настраивать правила как для входящего, так и для исходящего трафика.

- Создавать правила Брандмауэра на основе различных протоколов и портов.

- Настраивать правила обмена данными с сетью для служб. Напомню, Брандмауэр Windows позволяет настраивать правила только для приложений.

- Созданные правила могут относиться только к определенным IP-адресам в сети.

- Есть возможность пропуска только авторизованного трафика.

- Настраивать правила безопасности соединения.

Как создать правило Брандмауэра на основе входящего или исходящего трафика?

Чтобы создать правило Брандмауэра только для входящего, либо только для исходящего трафика, Вам необходимо открыть Брандмауэр Windows в режиме повышенной безопасности. В открывшемся окне, в дереве консоли Вы увидите несколько узлов. Нужные нам узлы носят имена Правила для входящих подключений и Правила для исходящего подключения, соответственно. При нажатии правой кнопкой мыши на одну из данных узлов, появится контекстное меню. Нас будет интересовать первая команда с именем Создать правило. После нажатия данной кнопки Вы перейдете в окно создания правила, которое должны создать сами, исходя из Ваших желаний. Тут Вас попросят уточнить тип привязки создаваемого правила, среди которых:

- Для программы

- Для порта

- Предопределенные

- Настраиваемые

Создание правила для программы(приложения)

Вы можете разрешить или запретить обмен данными через сеть для определенного приложения, если доберетесь до окна, на котором мы остановились в предыдущем абзаце. После чего Вам нужно выбрать пункт Для программы. В следующем окне Вы должны выбрать либо все программы, либо какое-то определенное.

Создание правила Брандмауэра для порта

Процесс создания правила для порта идентичен процессу создания правила для приложения. Различие только в том, что в данном случае нужно выбрать второй пункт с именем Для порта. Данное правило позволяет открывать или закрывать работу какого-нибудь порта для протокола TCP или UDP. Поэтому, в следующем окне Вам нужно выбрать протокол и порт, для которого Вы собираетесь создавать правило.

Активация предопределенных правил Брандмауэра Windows

В Windows уже по умолчанию созданы несколько десятков правил, которые довольно часто могут применяться как самим пользователем, так и операционной системой. Чтобы увидеть и активировать данные правила, Вы должны выбрать третий пункт — Предопределенные. Данные правила не активированы по умолчанию, но они могут быть активированы в любой момент. Эти правила пригодятся тогда, когда пользователь захочет воспользоваться какой-нибудь функцией Windows, например, создать домашнюю группу или воспользоваться технологией BranchCache. Чтобы активировать данные функции, пользователю придется выполнить некоторые действия(описание которых не входит в данную статью). При настройке данных функций, операционная система отдаст сигнал Брандмауэру Windows, что, мол, необходимо активировать пакет предопределенных правил. Что и произойдет. В случае же сбоя, либо по личной инициативе, пользователь может сделать это вручную.

Настраиваемые правила Брандмауэра

Ну и наконец-то самые изощренные правила: настраиваемые. Пункт именно с таким именем нужно выбрать чтобы получить возможность настроить правило для определенного приложения, которое будет использовать определенный порт, и ограничить применение данного правила определенными IP-адресами. То есть у пользователя будет самый полный доступ к созданию правил, чем и славится Брандмауэр Windows в режиме повышенной безопасности.

Разрешение или запрет подключений и выбор типов сетей

Перечисленные выше четыре способа создания и привязки правила Брандмауэра не заканчиваются на том месте, где я их описал. После действий, которые будут выполнены для каждого из описанных методов, необходимо выбрать дополнительные две настройки:

- Разрешить или запретить обмен данными для выбранного типа правила.

- Выбрать типы сетей(общественная, домашняя или сеть предприятия), для которых будут действовать выбранные правила.

В первом окне Вам нужно либо разрешить трафик полностью, либо разрешить только безопасный трафик, либо полностью запретить трафик. Во втором и последнем окне Вам нужно расставить галочки напротив трех типов сетей. Наличие галочки напротив сети будет означать то, что данное правило будет применяться в данном типе сетей.

Вот такой расчудесный функционал предоставляет своим пользователям операционная система Windows в виде не менее прекрасного инструмента Брандмауэр Windows в режиме повышенной безопасности.

Описание⚓︎

Режим повышенной безопасности — это оснастка управления для брандмауэра, из которой вы можете управлять всеми его настройками, правилами и исключениями. Для получения доступа к расширенным настройкам вам нужно открыть брандмауэр, а затем нажать на Дополнительные параметры в левом столбце

Брандмауэр Windows теперь открыт в режиме повышенной безопасности. Эта оснастка выглядит сначала непонятной, и не без оснований. Здесь сохраняются и редактируются все правила на продвинутом уровне

Общие сведения о профилях и типах трафика⚓︎

Профили⚓︎

Info

Microsoft рекомендует активировать все профили и позволить API-интерфейсу установленному в системе, выбрать, какой из них использовать

Профиль домена

Для компьютеров, подключенных к сети, содержащей доменные контроллеры, к которым принадлежат сетевые компьютеры. Этот профиль не используется для домашних ПК. Когда компьютер успешно зарегистрирован в домене, он автоматически использует данный профиль

Частный профиль

Предназначен для домашних или офисных сетей, которые не подключены напрямую к Интернету, но находится за каким-то устройством безопасности, таким как маршрутизатор или другой аппаратный брандмауэр

Общий профиль

Обычно используется, когда компьютер подключен к публичной сети (Интернет или публичная точка доступа Wi-Fi), например в кафе, гостинице или по кабельному соединению дома. По умолчанию будут заблокированы все входящие подключения, которые не входят в список разрешенных.

Типы трафика⚓︎

Входящий

Трафик поступающий из сети или Интернета на компьютер или другое устройство. Например, если вы загружаете файл через uTorrent, скачивание этого файла фильтруется входящим правилом

Исходящий

Общие правила, которые используются для защиты трафика между двумя конкретными компьютерами и используется в очень контролируемых средах с особыми требованиями безопасности. В отличие от входящих и исходящих, применяющихся только к вашему компьютеру или устройству, правила безопасности подключения требуют, чтобы оба компьютера, участвующие в соединении и применяли одни и те же правила

Правила безопасности подключений

Все они могут быть настроены специфическим образом для определенных компьютеров, учетных записей пользователей, программ, приложений, служб, портов, протоколов или сетевых адаптеров

Info

Вы можете просматривать правила определенного типа, выбрав соответствующую категорию в столбце слева

Здесь увидите множество правил входящего и исходящего трафика. Некоторые из них будут иметь зеленую галочку рядом с их именем, в то время как другие будут показаны серым цветом. Зеленая галочка означает что они используются. Те, у которых установлен серый флажок, отключены, и не используются

Правила брандмауэра Windows имеют следующие параметры, которые можно редактировать:

- Имя — имя просматриваемого правила

- Группа — описывает приложение или функцию Windows, к которой принадлежит это правило. Например, правила, относящиеся к определенному приложению или программе, будут иметь имя приложения / программы в качестве группы Правила, относящиеся к одной и той же сетевой функции, например «Общий доступ к файлам и принтерам», будут иметь название группы, к которой они относятся

- Профиль — сетевое местоположение / профиль, к которому применяется правило: домен частный или публичный (для сетей компании с сетевыми доменами)

- Включено — сообщает вам, включено ли правило и применяется ли брандмауэром

- Действие — действие может «Разрешить» или «Блокировать» в зависимости от того, что должно делать правило

- Частота — указывает, переопределяет ли это правило существующее правило блока. По умолчанию все правила должны иметь значение «Нет» для этого параметра

- Программа — настольная программа, к которой применяется правило

- Локальный адрес — указывает, применяется ли правило только тогда, когда ваш компьютер имеет определенный IP-адрес или нет

- Удаленный адрес — указывает, применяется ли правило только при подключении устройств с определенными IP-адресами.

- Протокол — разделяет сетевые протоколы, для которых применяется правило

- Локальный порт — указывает, применяется ли правило для соединений, сделанных на определенных локальных портах, или нет

- Удаленный порт — указывает, применяется ли правило для соединений, сделанных на определенных удаленных портах, или нет

- Авторизованные пользователи — учетные записи пользователей, для которых применяется правило (только для входящих правил)

- Разрешенные компьютеры — компьютеры, для которых применяется правило

- Авторизованные локальные субъекты — учетные записи пользователей, для которых применяется правило (только для исходящих правил)

- Локальный пользователь-владелец — учетная запись пользователя, установленная как владелец / создатель правила

- Пакет приложения — относится только к приложениям из Microsoft Store, и отображает имя пакета приложения, к которому применяется правило

Что можно отслеживать в брандмауэре Windows в режиме повышенной безопасности⚓︎

Под тремя типами правил, вы найдете раздел с названием наблюдение и если развернуть его, то можно просмотреть активные правила брандмауэра, правила безопасности активных соединений и сопоставления безопасности

Сопоставления безопасности — это информация о безопасном зашифрованном канале на локальном компьютере или устройстве, информация может использоваться для будущего сетевого трафика на конкретном удаленном компьютере или устройстве. Здесь вы можете посмотреть, какие одноранговые узлы подключены к вашему компьютеру и какой пакет защиты использовался Windows для формирования сопоставлений безопасности

Как управлять существующими правилами⚓︎

Помните, лучше отключить правило, чем его удалить. Тогда будет очень легко все восстановить, просто повторно включив отключенные правила

Для отключения правила, нужно отметить его и нажать соответствующую кнопку в правом меню

Кроме того, можно просто щелкнуть правой кнопкой мыши по правилу и отключить

Если необходимо отредактировать правило, сделайте это в столбце справа зайдя в свойства или через контекстное меню вызванное правым щелчком мыши

Все параметры, упомянутые ранее в нашей инструкции, могут быть изменены в окне свойства для конкретного правила

Когда изменения внесены, не забудьте нажать ОК, для их применения

Как создать исходящее правило⚓︎

Создание правил в режим повышенной безопасности гораздо проще, чем вы думаете. Чтобы продемонстрировать это, давайте создадим исходящее правило, которое блокирует автоматическое обновление Microsoft Edge в публичных сетях, т.е. только когда вы подключены к ненадежным общедоступным сетям

Для этого перейдите в Правила для исходящего подключения и нажмите Создать правило в столбце справа

Откроется Мастер создания правила для нового исходящего подключения, где вы создадите новое правило всего за пару шагов. Во-первых, вас попросят выбрать тип правила, которое вы хотите создать

Ваш выбор:

- Для программ — правило управляющее конкретной программой

- Для порта — правило управляющее подключениями для порта TCP или UDP

- Предопределенные — правило, контролирующее подключения, выполняемые определенной службой или функцией Windows

- Настраиваемые — настраиваемое правило, которое может блокировать все программы и порты или определенную комбинацию

В нашем случае выбираем для программ и нажимаем далее

Вам предлагается выбрать все программы или определенную программу

Выбираем исполняемый файл программы, которую хотим заблокировать — Microsoft Edge Update и переходим далее

Затем указываем действие, которое необходимо предпринять:

- Разрешить подключение — включает как защищенные IPSec, так и соединения без защиты

- Разрешить безопасное подключение — включает только подключения с проверкой подлинности с помощью IPSec. Вы можете указать тип аутентификации и шифрования, которые вы хотите применить, нажав

Настроить - Блокировать подключение — блокирует соединение, независимо от того, является ли оно безопасным или нет

Выбираем блокировать подключение и нажимаем далее

Теперь вас попросят выбрать, для каких профилей применяется правило:

- Доменный — применяется при подключении компьютера к домену своей организации

- Частный — применяется, когда компьютер подключен к частной сети, например домашней или рабочей

- Публичный — применяется если компьютер подключен к ненадежной общественной сети

Мы выбрали публичный, потому что хотели заблокировать доступ только тогда, когда компьютер подключен к общественной сети

Когда выбор сделан, нажмите далее

Введите имя, и описание для вновь созданного правила. Напишите подробно, чтобы потом было легче понять

Нажмите готово

Как создать входящее правило⚓︎

Перейдите к Правилам для входящих подключений и нажмите «Создать правило» в столбце справа

Запустится Мастер создания правила для нового входящего подключения

Создадим правило, которое блокирует весь входящий трафик, созданный с использованием протокола TCP на порте 30770 На первом этапе мы выбрали Для порта

Выбрали протокол и порт, для которого применяется правило. Выбор протоколов идет между — TCP и UDP. Если вам нужно правило, применяемое к обоим протоколам, придется создать два правила: по одному для каждого

У нас есть выбор, заблокировать все порты или только выбранные. Мы выбрали Определенные локальные порты и ввели 30770

Отметим Блокировать подключение и проследуем Далее

Теперь необходимо сделать выбор профилей, для которых применяется правило. Поскольку мы блокируем весь TCP-трафик на порте 30770, выбираем все три профиля и продолжаем

Вводим имя и описание для вновь созданного правила, нажимаем Готово

Правило создано и теперь используется

Как восстановить параметры по умолчанию⚓︎

Если вы намудрили с правилами и все стало работать неправильно, можно легко отменить все настройки и восстановить брандмауэр Windows по умолчанию. Не забывайте, это можно сделать только из под учетной записи администратора

- Для этого, откройте брандмауэр Windows и в левом столбце, нажмите по ссылке

Восстановить значения по умолчанию - Нажмите на кнопку

Восстановить значения по умолчанию - Подтвердите, восстановление нажав на

Да

Параметры будут сброшены до значений по умолчанию

Теперь вы можете заняться настройкой с нуля и решить возникшие проблемы

Последнее обновление: 2021-01-22

Созданный: 2021-01-16

Windows 10 позволяет вам сбросить настройки брандмауэра несколькими способами, чтобы исправить проблемы или удалить ненужные правила, и в этом руководстве вы узнаете, как это сделать.

В Windows 10, если вы используете брандмауэр, придет время, когда вам может потребоваться сбросить настройки до правил по умолчанию, и это руководство включает четыре способа выполнить эту задачу с помощью параметров Безопасности Windows, классической панели управления, PowerShell и командной строки.

Встроенный брандмауэр в Windows 10 для защиты вашего компьютера от несанкционированного доступа включает набор предопределенных правил для входящего и исходящего трафика, позволяющих разрешить или запретить входящий или исходящий трафик. Вы всегда можете создавать собственные правила, а некоторые приложения также могут создавать дополнительные правила, позволяющие службам работать должным образом, и со временем эти правила могут накапливаться, и могут вызвать множество проблем.

Возможность сбросить настройки брандмауэра может помочь устранить проблемы с подключением к приложениям или при настройке общего доступа к файлам в сети. Или вы хотите очистить значительное количество правил, которые больше не нужны, или вы столкнулись с проблемой и не уверены, какое из правил вызывает ошибку.

В этом руководстве вы узнаете четыре способа сбросить конфигурацию встроенного брандмауэра Windows 10 до настроек по умолчанию.

- Сбросить настройки брандмауэра в Windows 10

- Сбросить настройки брандмауэра используя Монитор брандмауэра Защитника Windows в режиме повышенной безопасности

- Сброс настроек брандмауэра с помощью PowerShell

- Сброс настроек брандмауэра с помощью командной строки

Предупреждение: Следующие шаги приведут к удалению всех настроек, которые вы добавили в брандмауэр.

Сбросить настройки брандмауэра в Windows 10

Чтобы сбросить настройки Брандмауэра Защитника Windows, выполните следующие действия:

Шаг 1: Откройте меню «Пуск» в Windows 10.

Шаг 2: Найдите приложение «Безопасность Windows» и откройте его.

Шаг 3: Кликните параметр «Брандмауэр и безопасность сети».

Шаг 4: Кликните параметр «Восстановить для брандмауэров значения по умолчанию».

Шаг 5: Нажмите кнопку «Восстановить значения по умолчанию».

Совет: вы также можете перейти на эту страницу, выбрав «Панель управления → Система и безопасность → Брандмауэр Защитника Windows» и кликнув параметр «Восстановить значения по умолчанию» на левой панели навигации.

Шаг 6: Подтвердите свои действия нажав кнопку «Да».

После выполнения этих шагов настройки брандмауэра будут удалены, а настройки по умолчанию будут восстановлены. Если у вас есть приложения, зависящие от настроек брандмауэра, вам необходимо снова их перенастроить.

Сбросить настройки брандмауэра используя Монитор брандмауэра Защитника Windows в режиме повышенной безопасности

Чтобы сбросить настройки брандмауэра Windows 10, выполните следующие действия:

Шаг 1: Откройте меню «Пуск» и начните набирать брандмауэр.

Шаг 2: Найдите и кликните «Монитор брандмауэра Защитника Windows в режиме повышенной безопасности» в результатах поиска, чтобы открыть консоль.

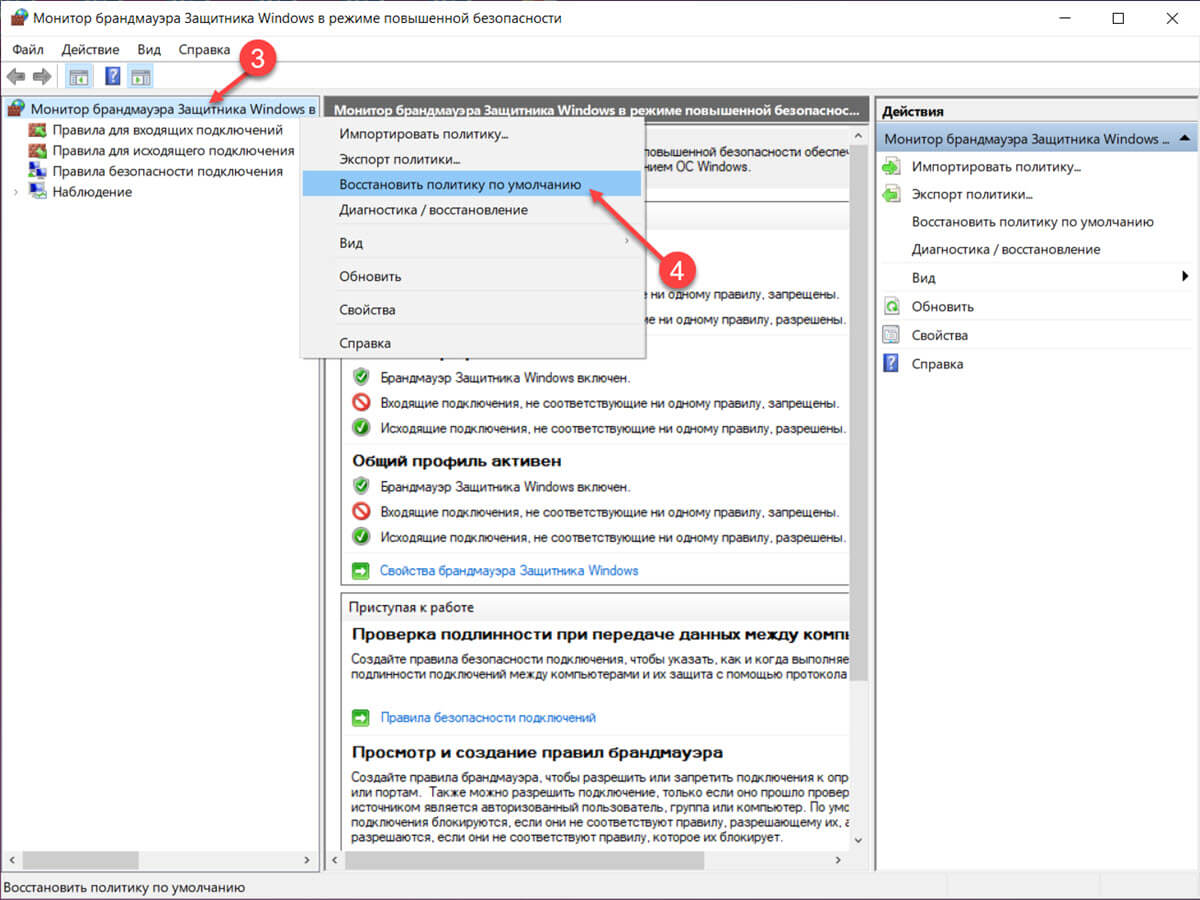

Шаг 3: Кликните правой кнопкой мыши элемент «Монитор брандмауэра Защитника Windows в режиме повышенной безопасности включен локальный компьютер» и выберите параметр «Восстановить политику по умолчанию».

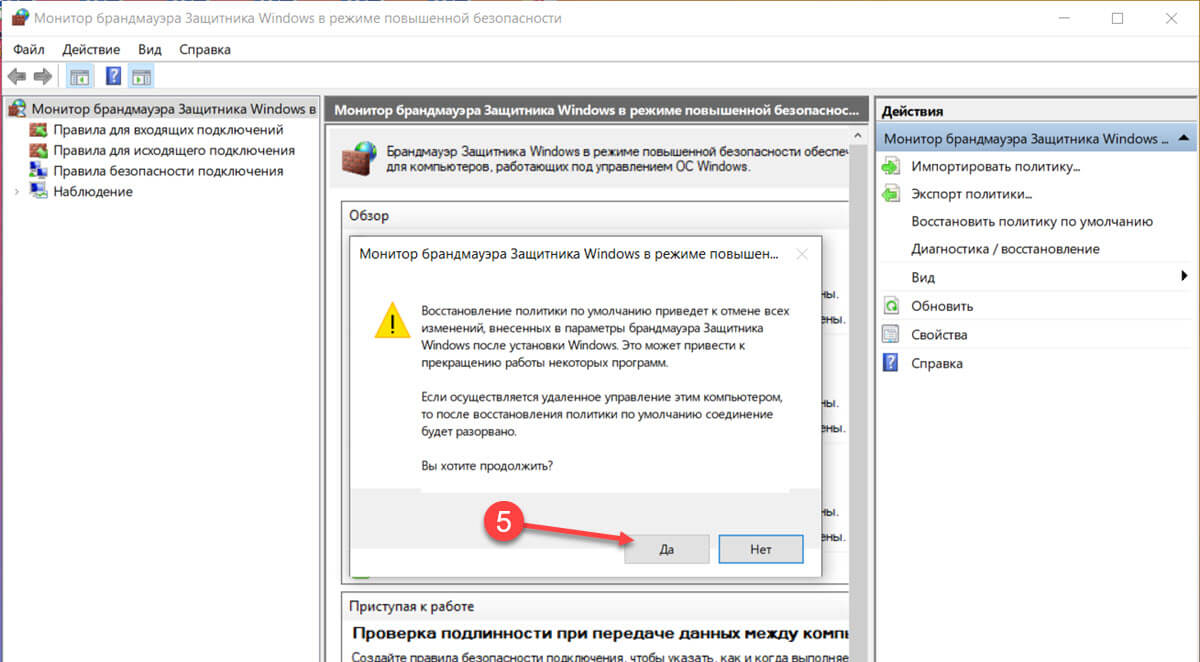

Шаг 4: Нажмите кнопки «Да» и «ОК».

После того, как вы выполните эти шаги, пользовательские конфигурации брандмауэра будут заменены настройками по умолчанию.

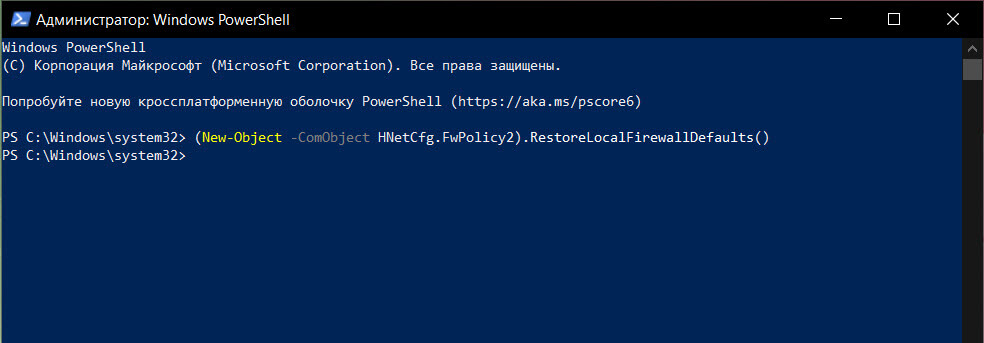

Сброс настроек брандмауэра с помощью PowerShell

Чтобы сбросить брандмауэр защитника Microsoft с помощью команды PowerShell, выполните следующие действия:

Шаг 1: Кликните на меню «Пуск» правой кнопкой мыши.

Шаг 2: В открывшемся меню выберите Windows PowerShell (администратор).

Шаг 3: Введите или скопируйте и вставьте следующую команду, чтобы сбросить настройки брандмауэра, и нажмите Enter:

(New-Object -ComObject HNetCfg.FwPolicy2).RestoreLocalFirewallDefaults()

После выполнения этих шагов команда PowerShell удалит все изменения, внесенные вами в брандмауэр с момента установки Windows 10.

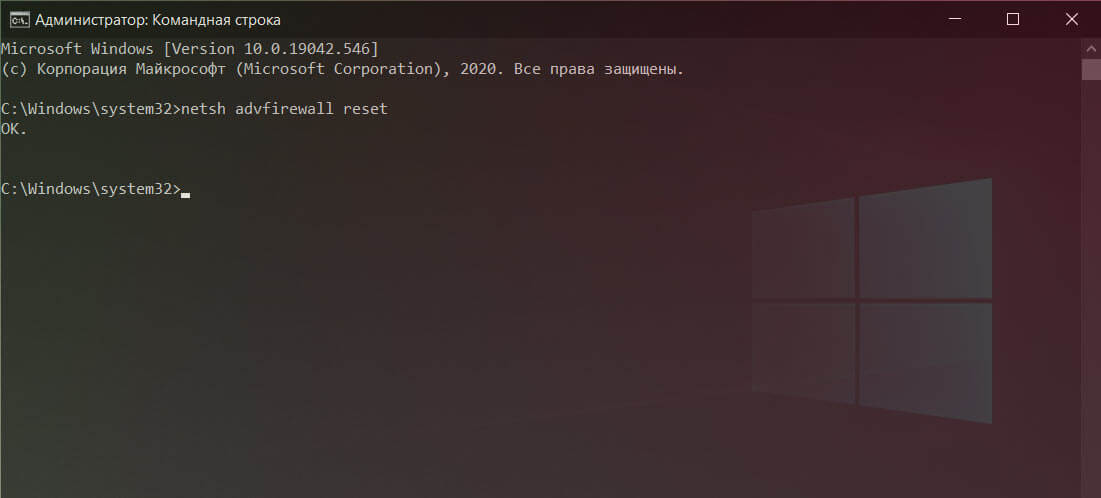

Сброс настроек брандмауэра с помощью командной строки

Чтобы восстановить настройки брандмауэра по умолчанию с помощью командной строки в Windows 10, выполните следующие действия:

Шаг 1: Откройте командную строку от имени администратора.

Шаг 2: Введите следующую команду, чтобы сбросить настройки брандмауэра, и нажмите Enter:

netsh advfirewall reset

После выполнения команда удалит текущие настройки брандмауэра Windows 10, а на устройстве будут восстановлены исходные настройки.

Это руководство для Windows 10, но возможность восстановить настройки по умолчанию для брандмауэра Windows существует уже давно, а это значит, что вы можете обратиться к этим шагам, если пытаетесь сбросить эту функцию в Windows 8.1. и Windows 7.

Брандмауэр Защитника Windows с расширенной безопасностью , оснастка консоли управления Microsoft (MMC), в Windows 10/8/7/Vista – это брандмауэр с сохранением состояния, который фильтрует входящие и исходящие соединения на основе его конфигурации.

Брандмауэр Защитника Windows с повышенной безопасностью

Брандмауэр Защитника Windows в режиме повышенной безопасности также поддерживает RFC-совместимую реализацию безопасности Интернет-протокола (IPsec), IPsec и настройку брандмауэра теперь можно выполнять вместе в этой оснастке.

Чтобы открыть его, нажмите «Пуск», введите Брандмауэр Защитника Windows и нажмите Enter.

Вы также можете открыть брандмауэр Защитника Windows из командной строки, выполнив следующую команду:

wf.msc

В этом документе от Microsoft описывается, как работает брандмауэр Windows в режиме повышенной безопасности, каковы распространенные ситуации устранения неполадок и какие инструменты вы можете использовать для устранения неполадок. В нем показано, как развернуть объекты групповой политики Active Directory® для настройки брандмауэра Windows в режиме повышенной безопасности.

Это очень исчерпывающий документ, и его содержание, среди прочего, включает в себя:

- Инструменты и процедуры, используемые для устранения неполадок брандмауэра Windows

- Рекомендации по устранению неполадок для правил брандмауэра

- Просмотр событий межсетевого экрана и IPsec в средстве просмотра событий

- Настройка файлов журнала брандмауэра

- Проверка того, что Key Firewall и IPsec Services работают

- Захват событий межсетевого экрана и IPsec с помощью Netsh WFP

- Брандмауэр Windows блокирует программу

- Убедитесь, что брандмауэр Windows включен для вашего сетевого расположения

- Групповая политика не позволяет применять локальные правила

- Правила, которые требуют безопасности соединения, могут блокировать трафик

- Брандмауэр Windows выключается при каждом запуске компьютера

- Не удается настроить брандмауэр Windows в режиме повышенной безопасности

- Никто не может пинговать мой компьютер

- Никто не может получить доступ к моим локальным файлам и общим ресурсам принтера

- Не удается удаленно администрировать брандмауэр Windows

- Устранение неполадок IPsec.

Страница загрузки: Microsoft.

Относится к: Windows 10/8/7; Windows Server.