Чтобы пользователи могли подключиться к серверу 1С, необходимо настроить правила брандмауэра (Firewall).

Список портов по умолчанию:

- 1541 — порт менеджера кластера;

- 1540 — порт агента сервера;

- 1560-1591 — порты для рабочих процессов;

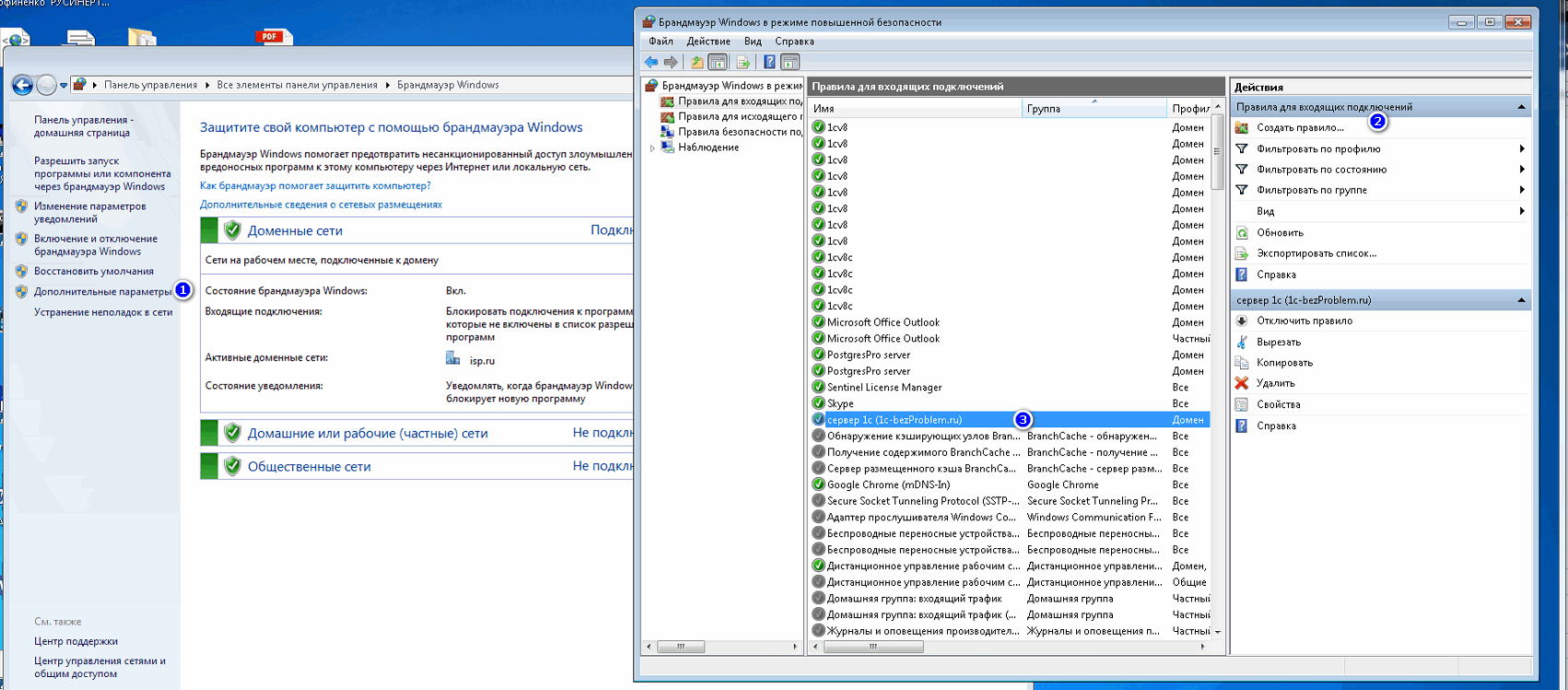

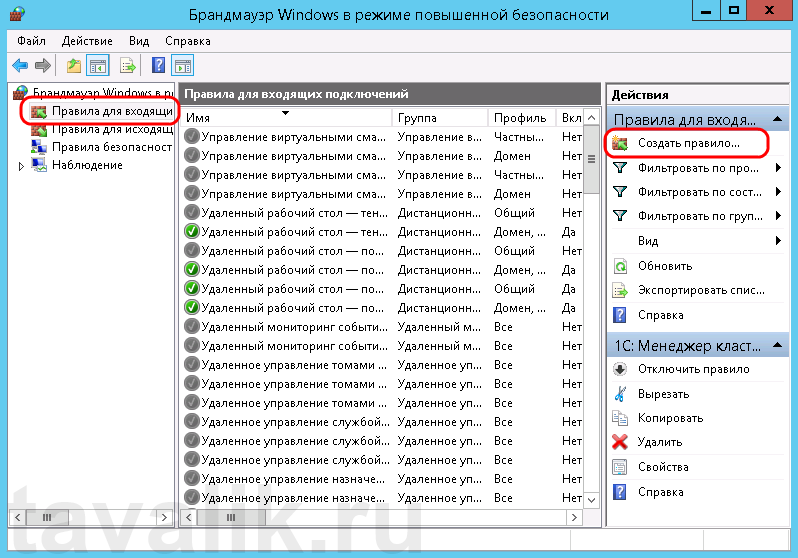

- Заходим в оснастку настройки Firewall(см.рисунок). Можно еще так: «Выполнить» (Win+R) -> «Дополнительные параметры».

- Создаем правило для входящих подключений.

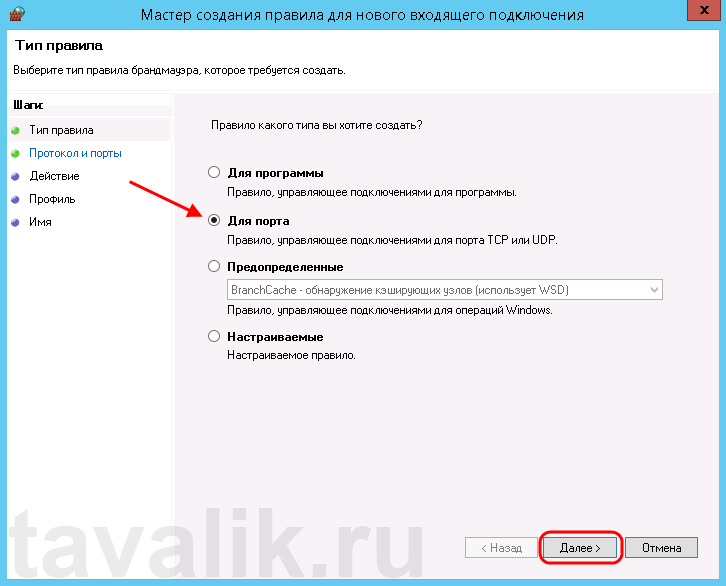

- «Правило для какого типа вы хотите создать?» — отмечаем «Для порта»

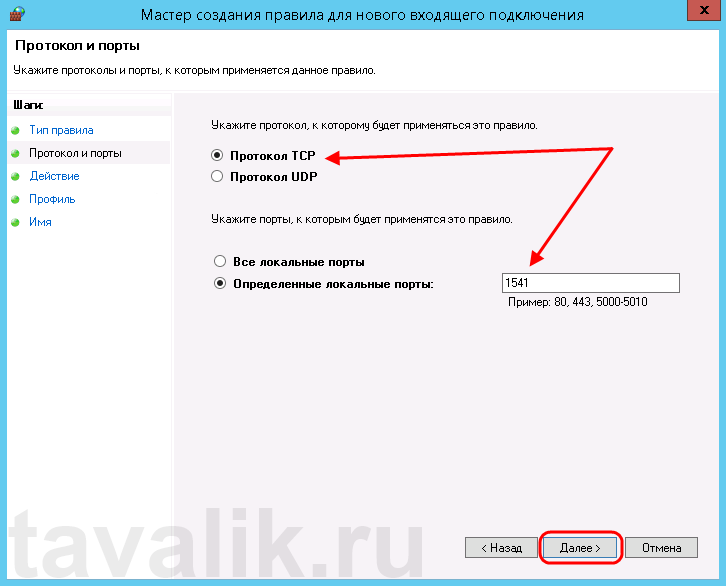

- «Укажите протокол, к которому будет применяться это правило» — отмечаем «Протокол TCP»

- «Укажите порты, к которым будет применяться это правило.» — если у нас порта стандартные, то: «1540, 1541, 1560-1591»

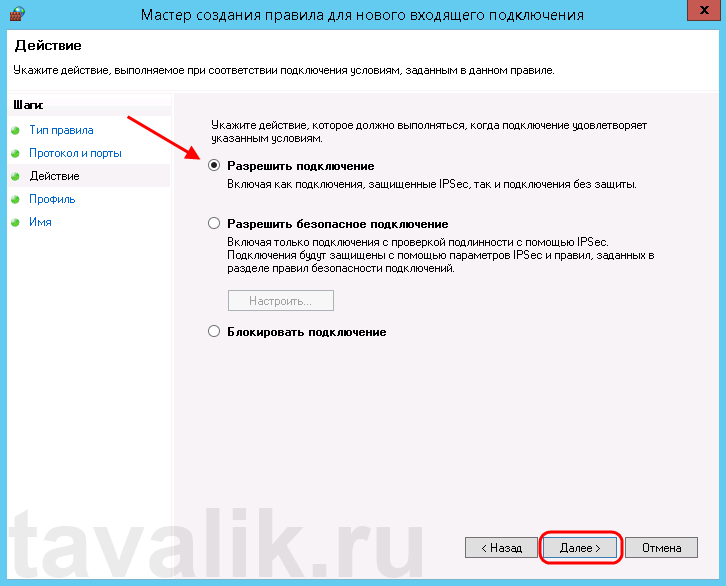

- «Укажите действие, которое должно выполняться, когда подключение удовлетворяет указанным условиям» — выбираем «Разрешить подключение»

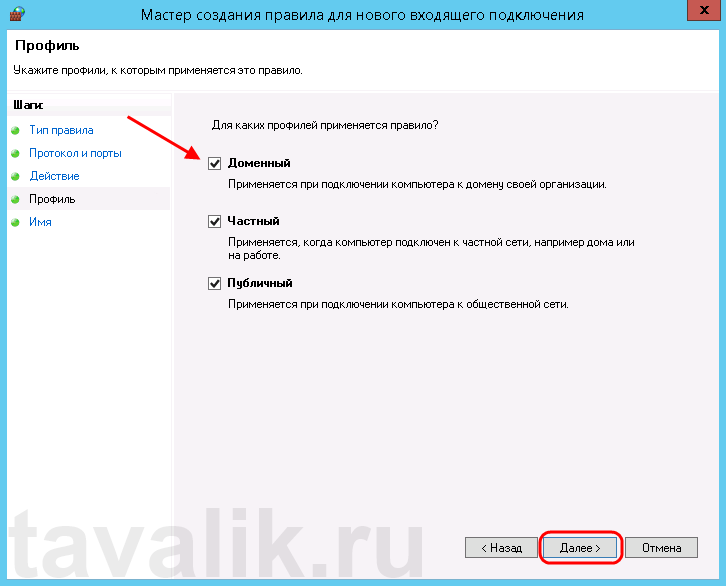

- «Для каких профилей применяется правило?» — можно отметить все

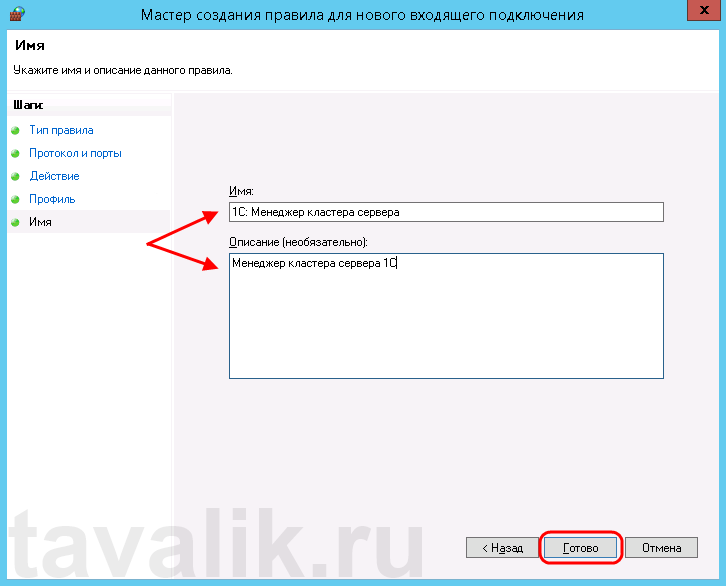

- Затем вводим название и описание нашего правило и жмем «Готово».

- На этом все. Если нет необходимости подключаться через консоль администрирования сервера 1с с локальных компьютеров, то порт 1540 пропускаем.

Обновлено 13.01.2019

Добрый день! Уважаемые читатели и постоянные посетители IT блога Pyatilistnik.org. Сегодня хотел бы сделать небольшую заметку, в которой был я описал по каким портам работает программа 1С и, как эти порты открыть в брандмауэре Windows, чтобы все работало. Уверен, что начинающим 1сникам данная информация будет полезной при настройке данного сервиса. Ну, что поехали и сделаем все красиво.

Задача: настроить брандмауэр Windows для работы сервера 1С (связка из Сервера 1С: Предприятие и MS SQL 2008, например).

Решение: если сервер SQL принимает подключения на стандартный порт TCP 1433, то разрешаем его. Если порт SQL динамический, то необходимо разрешить подключения к приложению %ProgramFiles%Microsoft SQL ServerMSSQL10_50.MSSQLSERVERMSSQLBinnsqlservr.exe.

Сервер 1С работает на портах 1541 и диапазоне 1560-1591. По совершенно мистическим причинам иногда такой список открытых портов все равно не позволяет выполнять подключения к серверу. Чтобы заработало наверняка, разрешите диапазон 1540-1591.

Настройка брандмауэра Windows на сервере 1С + MS SQL

Напоминаю, что вы легко можете теперь проверить доступность портов, через утилиту Telnet, подробнее, о том как проверить доступность порта читайте по ссылке слева. С вами был Иван Семин, автор и создатель компьютерного блога Pyatilistnik.org,

Янв 13, 2019 23:12

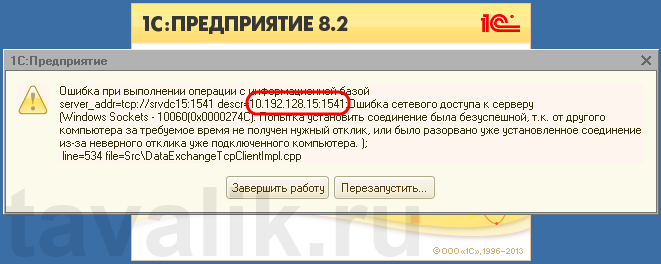

Некоторые программы и службы при работе через сетевые протоколы используют определенные порты для обмена данными. По умолчанию включенный брандмауэр Windows блокирует подобную сетевую активность. В частности, если попытаться подключиться с клиентской машины к серверу 1С:Предприятие 8.х можно натолкнуться на ошибку:

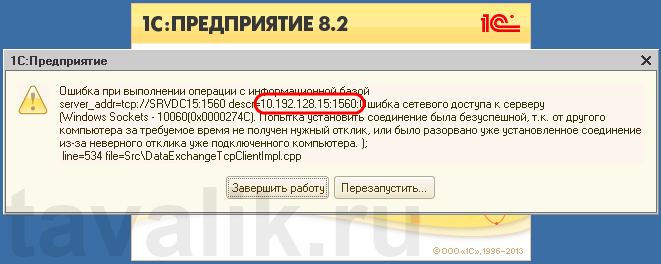

«Ошибка при выполнении операции с информационной базой (…). Ошибка сетевого доступа к серверу (…). Попытка установить соединение была безуспешной, т. к. от другого компьютера за требуемое время не получен нужный отклик, или было разорвано уже установленное соединение из-за неверного отклика уже подключенного компьютера (…) »

Данная ошибка означает, что по указанному адресу не найден сервер «1С:Предприятия», ну или на сервере закрыт порт (в данном случае порт 1541).

Для открытия порта, заходим на компьютер, где установлен сервер «1С:Предприятия» (в моем примере это компьютер с адресом 10.192.128.15 и установленной на нем операционной системой Windows Server 2012 R2).

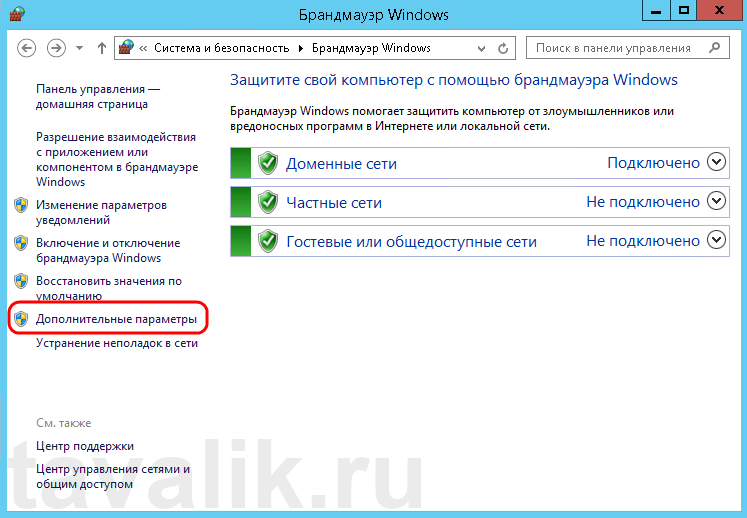

Запускаем брандмауэр Windows. Сделать это можно кликнув правой кнопкой мыши по «Пуск» (Start), затем «Панель управления» (Control Panel) — «Система и безопасность» (System and Security) — «Брандмауэр Windows» (Windows Firewall). Или же выполнив команду firewall.cpl (для этого необходимо нажать комбинацию клавиш Win + R, в окне «Отрыть» (Open) ввести имя команды и нажать «ОК» ) .

Далее нажимаем на «Дополнительные параметры» (Advanced Settings) в меню слева.

В открывшемся окне, в дереве слева откроем вкладку «Правила для входящих подключений» (Inbound Rules), а затем в меню «Действия» (Actions) выберем пункт «Создать правило…» (New Rule…).

Запустится «Мастер создания правила для нового входящего подключения» (New Inbound Rule Wizard). На первой странице выберем тип правила (Rule Type) «Для порта» (Port) и нажмем «Далее» (Next).

Затем необходимо указать протокол (в нашем примере это TCP) и, непосредственно, номер порта (Specific local ports), который открываем. После чего жмем «Далее» (Next).

Теперь укажем действие связанное с добавляемым правилом. Выберем «Разрешить подключение» (Allow the connection) и нажмем «Далее» (Next).

На следующей странице нужно указать, для каких профилей брандмауэра будет действовать правило. Отмечаем нужные профили галочками и жмем «Далее» (Next).

Ну и наконец, вводим имя и описание для нового правила и нажимаем «Готово» (Finish) для завершения работы мастера.

Пробуем снова подключиться к серверу «1С:Предприятия» и видим что ошибка сохранилось, но в сообщении уже другой, 1560-ый порт.

Вышеописанным способом добавим еще одно разрешающее правило, с названием «1С: Рабочие процессы» для всего диапазона портов с 1560 по 1591 (для рабочих процессов 1С), указав их через дефис на шаге «Протокол и порты» (Protocol and Ports).

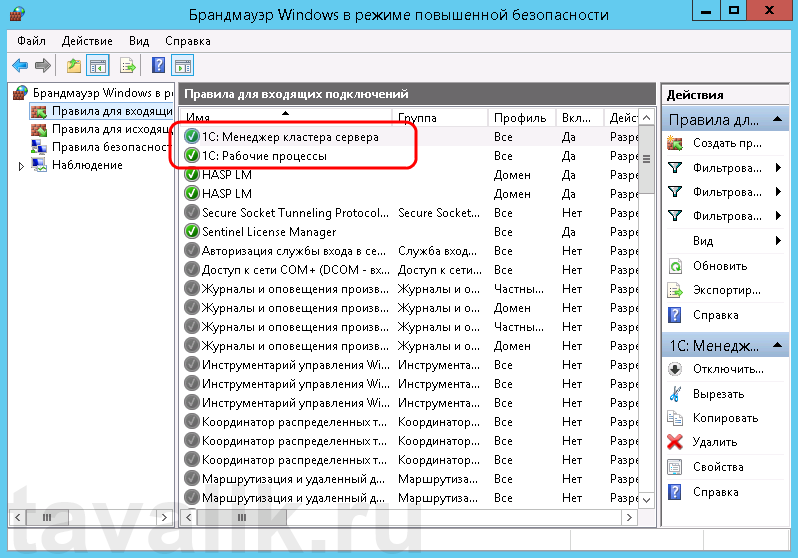

Теперь, в оснастке «Брандмауэр Windows в режиме повышенной безопасности» (Windows Firewall with Advanced Security) в таблице «Правила для входящих подключений» (Inbound Rules) мы должны увидеть 2 только что созданных правила.

Ну а клиент «1С:Предприятия» должен без ошибок подключиться к серверу. Если же потребуется подключаться к этом серверу через консоль администрирования серверов «1С:Предприятия», то необходимо также открыть порт 1540.

Аналогичным образом добавляются правила для для исходящих подключений (Outbound Rules), запрещающие правила, правила для определенных программ и протоколов. Также любое правило можно изменить, открыв его свойства из данной оснастки.

Продолжая небольшой цикл публикаций о серверах для программ 1С, поговорим сегодня о настройках на них файрвола. Начать следует с того, что дефолтные настройки брандмауэра Windows Server 2008/2012 R2 подразумевают блокировку сетевой активности. Следовательно, чтобы клиентские программы получили возможность взаимодействовать через соответствующие порты с серверными компонентами, в Windows Firewall нужно прописать правила, регламентирующие обмен данными в сети посредством конкретных портов.

Распространена ситуация, когда клиентское ПО сотрудников не может найти сервер «1С:Предприятие», который работает в серверной среде под управлением Windows Server 2012. Среди наиболее частых ошибок можно назвать ошибку доступа к серверу по сети, ошибку при работе с базой данной, отсутствие нужного отклика от другого терминала, разрыв соединения из-за неверного отклика от терминала, который уже подключен.

Добавляем правила в файрвол для «1С Предприятие»

Все эти ошибки сигнализируют о том, что по указанному адресу клиентское ПО не находит 1С-сервер, что часто бывает связано с тем, что нужный порт (в нашем случае 1541) закрыт. Открыть его можно, зайдя на сервер через RDP-подключение и активировав управление Windows Firewall. Существуют два способа выполнения этой процедуры: через подраздел «Система и безопасность» в «Панели управления», откуда можно запустить файрвол или через командную строку (хоткей Win+R), с помощью команды firewall.cpl .

Получив доступ к файрволу Windows, необходимо перейти в «дополнительные параметры» из левого меню, а оттуда – в раздел правил для входящих подключений. Там следует создать новое правило, воспользовавшись меню «Действия». После этого откроется окно с мастеров правил для новых входящих подключений. Среди представленных на главной странице типов правил, необходимо выбрать «для портов», указать TCP в качестве протокола передачи сетевых данных и номер порта, который будет открыт.

После нажатия «далее» потребуется выбрать действие «разрешить подключения», которое свяжется с генерируемым правилом. Вслед за этим нужно будет пометить те профили Windows Firewall, на которые это действие будет распространяться, при желании – как-то его озаглавить и добавить краткое описание.

Завершив создание правила, необходимо будет повторить попытку соединения с 1С-сервером. Скорее всего, появится аналогичная ошибка за тем исключением, что речь будет идти о порте номер 1560. Не нужно переживать, зато нужно повторить те же действия, что и для порта 1541, только в новом правиле в разделе «Protocol and Ports». указать через дефис диапазон портов 1560-1591, которые необходимы для ряда рабочих процессов 1C, а, если это не поможет, расширить диапазон до 1540-1591.

Затем будет необходимо переключиться на оснастку «Windows Firewall with Advanced Security», где можно будет просмотреть созданные правила списком. Клиент 1С к этому моменту уже должен спокойно подключаться к серверному окружению. В том случае, если это нужно сделать через консоль серверного администрирования 1C понадобится последнее правило, которое откроет порт 1540.

В случае, если потребуется добавить правило к исходящим подключениям, следует воспользоваться тем же алгоритмом создания правил для разных программ и протоколов.

Настраиваем файрвол под Windows Server 2012

Несколько слов нужно сказать о настройке файрвола в конфигурации 1C + MS SQL. Эта связка – популярна во многих современных компаниях, однако требует времени на вникание в механику работы Windows Firewall с серверным окружением 1С.

Если подключение к серверу идет на TCP-порт 1433 – просто создаем правило и открываем к нему доступ по той же схеме, которая расписывалась выше. Удостовериться, что работа осуществляется через это порт можно через оснастку «Диспетчер конфигурации SQL Server» в Server 2012, где во вкладке протоколов для MSSQLSERVER можно найти TCP/IP-протокол, в свойствах которого есть вкладка «IP-адреса», а в ней – ветка «IPAII».

Бывают однако и ситуации, когда SQL-порт – динамический. В этом случае потребуется подключиться к приложению %ProgramFiles%Microsoft SQL ServerMSSQL10_50.MSSQLSERVERMSSQLBinnsqlservr.exe.

Подытоживая, можно сказать, что понимание алгоритма настройки файрвола для 1С-сервера может облегчить задачу любом сисадмину, столкнувшемуся с неполадками с подключением.

В процессе работы различных служб и программного обеспечения по сетевым протоколам, данные рабочие элементы используют конкретные порты, через которые происходит обмен данными.

В конфигурации бранмауэра Windows Server 2008/2012 R2 по умолчанию предусмотрена блокировка сетевой активности. Чтобы дать возможность вашим клиентским программам работать через соответствующие порты с серверными компонентами, необходимо добавить в Windows Firewall правила, которые позволят производить обмен данными в сети с использованием определенных портов.

Зачастую пользователи сталкиваются с ситуациями, в которых клиентскому ПО не удается найти сервер «1С:Предприятие», запущенный в серверной среде, управляемой Win Server 2012. При этом могут вылетать ошибки следующего характера:

-

ошибка доступа к серверу по сети;

-

ошибка при выполнении операций с информационной базой;

-

безуспешная попытка установить соединение, не был получен нужный отклик от другого компьютера;

-

было разорвано уже установленное соединение из-за неверного отклика уже подключенного компьютера.

Данные ошибки указывают на то что клиентскому ПО не удалось по указанному адресу найти сервер для 1С. Нередко случается так, что на сервере требуемый для подключения порт просто закрыт. В случае с 1С-сервером это порт под номером 1541.

Чтобы открыть данный порт, необходимо зайти на сервер через RDP-подключение и запустить управление Windows Firewall. Эту операцию можно произвести двумя способами. Первый вариант – перейти в «Панель управления», далее в подраздел «Система и безопасность», гд е нужно запустить, собственно, брандмауэр.

Также для этого можно воспользоваться командной строкой, выполнив в ней команду firewall.cpl – для этого нажимаем горячие клавиши Win+R, после чего переходим в раздел «Открыть», вводим имя команды и жмем подтверждение действия.

После того, как мы получили доступ к брандмауэру Windows, в его активном окне нам нужно выбрать раздел дополнительных параметров, который расположен в левом меню. Дальше в левой части открывшегося нового окна необходимо перейти к разделу правил для входящих подключений и через меню «Действия» выбрать «Создать новое правило».

Перед нами откроется мастер создания правил для новых входящих подключений. На титульной странице необходимо выбрать тип выбираемого правила, помеченный названием «Для портов» и можно перейти дальше. Теперь укажем протокол передачи сетевых данных (в нашем случае указываем TCP), а также номер открываемого порта.

На следующей вкладке нам нужно будет указать непосредственно действие, которое будет связано с создаваемым нами правилом. Нас интересует действие «Разрешить подключения». Выбираем его и жмем «Далее». Теперь отмечаем требуемые профили Windows Firewall, на которые должно распространяться создаваемое нами действие. Последняя страница мастера предлагает нам ввести имя для нового правила, а также добавить для него описание по желанию. Жмем готово и завершаем работу с мастером.

После создания правила нужно снова попробовать подключиться к 1С-серверу. При подключении мы увидим ту же самую ошибку, но теперь в сообщении говорится уже о другом порте под номером 1560.

По аналогии с описанной выше схемой добавления портов добавляем еще одно правило, в котором указываем диапазон портов 1560-1591. Эти порты требуются для обеспечения различных рабочих процессов программы 1C. Порты, входящие в этот диапазон, указываем через дефис в разделе «Protocol and Ports».

После проделанных манипуляций переходим в оснастку «Windows Firewall with Advanced Security». Здесь, в разделе правил для входящего подключения мы сможем увидеть созданные нами правила. При этом теперь клиент 1С должен свободно подключаться к серверному окружению. Если требуется подключение к вашему серверу через консоль серверного администрирования 1C, вам потребуется создать отдельное правило, открывающее порт 1540.

При необходимости добавления правил к исходящим подключениям можно воспользоваться той же схемой создания правил для отдельных протоколов и программ.

Настройка Windows Firewall для Win Server 2012 на 1С-сервере + MS SQL

Теперь несколько слов о том, как произвести настройку брандмауэра под Windows Server 2012 в указанной конфигурации. Такая связка – не редкость для современных офисов, но иногда требуется дополнительное время, чтобы разобраться в принципе работы Windows Firewall относительно серверного окружения 1С.

При условии, что сервер осуществляет прием подключения на стандартный TCP-порт 1433, нужно просто разрешить этот порт, воспользовавшись созданием правил для брандмауэра, принцип которого мы рассмотрели выше. Чтобы проверить, действительно ли работа идет через этот порт, можно запустить оснастку «Диспетчер конфигурации SQL Server» в Server 2012 и перейти на вкладку сетевой конфигурации. Здесь нужно выбрать вкладку протоколов для MSSQLSERVER и в левом окне найти TCP/IP-протокол. Выбираем его и кликаем «Свойства», после чего ищем вкладку «IP-адреса» и раскрываем ветку «IPAII».

Если же SQL-порт динамический, потребуется разрешение подключения к следующему приложению %ProgramFiles%Microsoft SQL ServerMSSQL10_50.MSSQLSERVERMSSQLBinnsqlservr.exe.

Как уже было сказано выше, 1С-сервер работает с портом 1541 и портами в диапазоне 1560-1591. Однако нередко случается так, что по непонятным причинам данный список откртых портов все равно не дает выполнять подключение к серверу. Чтобы все работало на 100% нужно всего лишь расширить этот диапазон, указав в нем порты от 1540 до 1591.

Какие порты нужно открыть на брандмауэре Windows для работы в клиент-серверной 1С, используя MS SQL 2017 на отдельном сервере.

Конечно, данная тема также подымается и на курсе: Администратор 1С!

Бывают случаи когда «Сервер 1С» как и сервер MS SQL находятся не за «сетевыми экранами» в локальной сети и защитить их от внешних угроз может только обычный брандмауэр Windows.

(К слову брандмауэр Windows в локальной сети в большинстве не нужен, конечно при правильной организации работы). Но если он включен, и MS SQL на другом «хосте» (сервере) проблемы с подключением в клиент-серверной 1С — гарантированны!

Как исправить ситуацию?

- Включить брандмауэр («сетевой экран») на «роутере», на Kerio, pfSense, iptables, одним словом там, где используется программный «сетевой экран». Задача — закрыть порты извне, чтоб защитить всю локальную сеть от внешних угроз! Затем уже можно отключить и брандмауэр Windows! Так как MS SQL и Сервер 1С уже будет защищен!

- Если брандмауэр Windows единственный «сетевой экран» который защищает «Сервер 1С» и MS SQL, тогда остается только открыть порты, чтоб Сервер 1С видел MS SQL и наоборот.

Сперва откроем порт 1433 на том сервере, где работает MS SQL 2017.

Запускаем брандмауэр Windows

Затем на вкладке слева ищем «Дополнительные параметры».

Затем слева «Правила для входящих подключений» и «Создать правило».

Правило «Для порта»

Затем клик по кнопке «Далее>»

Укажем протокол к которому будет применяться правило «Протокол TCP».

И сам порт 1433 укажем выбрав «Определенные локальные порты:»

TCP 1433 — порт, выбираемый для SQL Server по умолчанию. Это официальный номер сокета IANA (агентство по выделению имен и уникальных параметров протоколов Интернета) для SQL Server. Клиентские системы используют порт TCP 1433 для подключения к системе управления базами данных; в среде SQL Server Management Studio (SSMS) порт служит для управления экземплярами SQL Server через сеть. Можно настроить SQL Server для прослушивания другого порта, но в большинстве случаев используется порт 1433.

Еще раз «Далее» и «Разрешить подключение».

Клик «Далее» обычно для всех профилей применяется правило «Доменный» — «Частный» — «Публичный».

После того как мы кликнем по кнопке «Далее», нам нужно задать имя для правила

На этом, та часть работы, которую нужно делать на сервере «MS SQL» завершена!

Идем на сервер, где работает «Сервер 1С» он же «Кластер серверов»:

Аналогично открываем порт 1541, для нашего «Менеджера кластера серверов».

Затем откроем диапазон портов: 1560-1591 (просто указав через тире) для наших «Рабочих процессов».

Если к примеру Вы используете утилиту администрирование серверов («Рис. ниже») на другом ПК или сервере, но подключится Вам нужно используя ее к «Серверу 1С» (что за брандмауэром Windows), тогда нужно еще дополнительно открыть порт TCP 1540.

Еще может понадобится и открытие TCP 1434 на сервере где работает MS SQL.

TCP 1434 — порт, выбираемый по умолчанию для выделенного административного соединения. Вы можете запустить выделенное административное соединение с помощью командной строки sqlcmd или введя «ADMIN:» с последующим именем сервера в диалоговом окне SSMS Connect to Database Engine.

Собственно это и вся работа которую нужно выполнить, чтоб пользователи смогли работать в клиент-серверной 1С, и благополучно администрировать сам сервер 1С и наш «Сиквел» )

Если Вы хотите больше узнать о технической стороне 1С, тогда регистрируйтесь на первый бесплатный модуль курса: Администратор 1С >>>