В данном руководстве подробно описан и продемонстрирован процесс настройки DNS-сервера на Windows Server 2008 R2.

Для настройки DNS-сервера на Windows Server 2008 R2 потребуются:

1. Компьютер, под управлением Windows Server 2008 R2 (О том как установить Windows Server 2008 R2 можно прочитать в данной статье: «Установка и активация Windows Server 2008 R2 с USB флешки» );

2. Установленная и настроенная роль Active Directory Domain Services (контроллер домена) на Windows Server 2008 R2 (О том как установить Active Directory Domain Services можно прочитать в данной статье: «Установка контроллера домена Active Directory в Windows Server 2008 R2» ).

.

Порядок настройки DNS-сервера на Windows Server 2008 R2

1. Откройте окно диспетчера сервера, затем разверните последовательно разверните узлы Роли, DNS-сервер и DNS, после чего щелкните на имени сервера DNS (прим. в данном руководстве имя WIN2008R2DC) (Рис.1).

Рис.1

.

2. В меню Действие выберите пункт Настроить DNS-сервер… (Рис.2).

Рис.2

.

3. На странице приветствия мастера настройки DNS-сервера щелкните на кнопке Далее (Рис.3).

Рис.3

.

4. Выберите пункт Создать зоны прямого и обратного просмотра (рекомендуется для больших сетей) и щелкните на кнопке Далее (Рис.4).

Рис.4

.

5. Выберите пункт Да, создать зону прямого просмотра сейчас (рекомендуется), затем нажмите Далее (Рис.5).

Рис.5

.

6. Выберите тип зоны Основная зона, установите галочку напротив Сохранять зону в Active Directory, затем нажмите Далее (Рис.6).

Рис.6

.

7. Выберите пункт Для всех DNS-серверов, работающих на контроллерах домена в этом домене (прим. в данном руководстве используется домен с названием example.local), затем нажмите Далее (Рис.7).

Рис.7

.

8. Введите имя зоны (прим. в данном руководстве используется имя example.local), затем нажмите Далее (Рис.8).

Рис.8

.

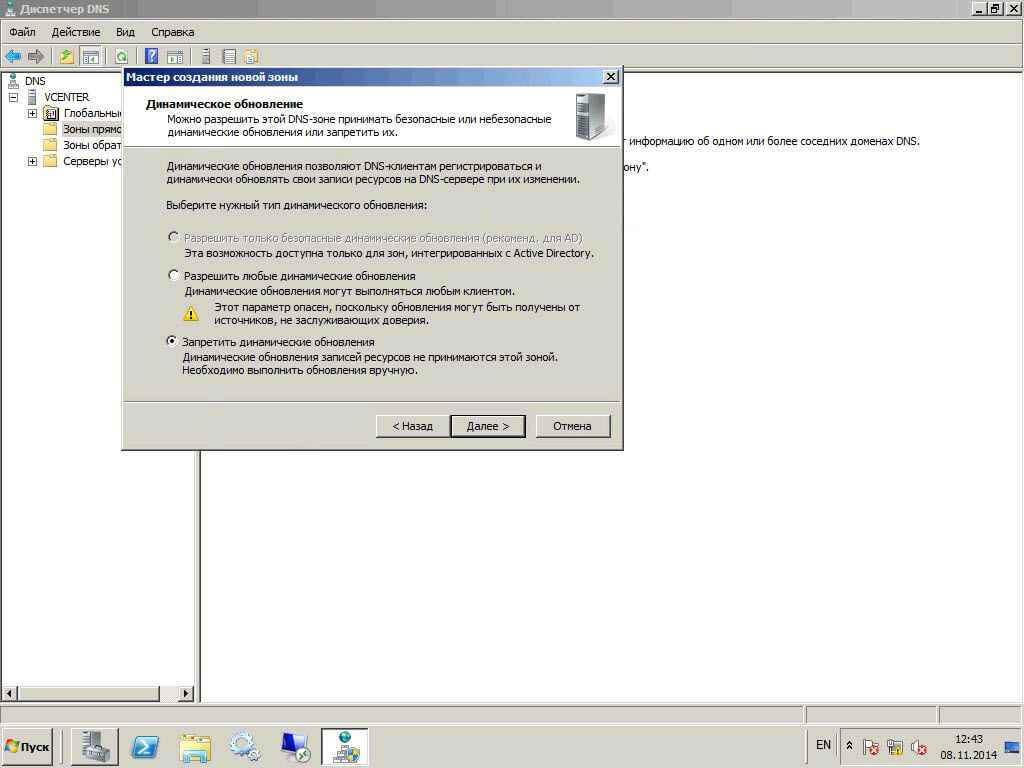

9. Выберите нужный тип динамического обновления Разрешить только безопасные динамические обновления, либо Запретить динамические обновления, затем нажмите Далее (Рис.9).

Рис.9

.

10. Выберите пункт Да, создать зону обратного просмотра сейчас и нажмите Далее (Рис.10).

Рис.10

.

11. Выберите тип зоны Основная зона, установите галочку напротив Сохранять зону в Active Directory, затем нажмите Далее (Рис.11).

Рис.11

.

12. Выберите пункт Для всех DNS-серверов, работающих на контроллерах домена в этом домене (прим. в данном руководстве используется домен с названием example.local), затем нажмите Далее (Рис.12).

Рис.12

.

13. Выберите пункт Зона обратного просмотра IPv4, затем нажмите Далее (Рис.13).

Рис.13

.

14. Введите идентификатор сети для зоны обратного просмотра и нажмите Далее (прим. как правило, в качестве сетевого идентификатора вводится первый набор октетов из IP-адреса зоны. Например, если в сети используется диапазон IP-адресов класса С 192.168.0.0/24, то в качестве сетевого идентификатора могут быть введено значение 192.168.0.) (Рис.14).

Рис.14

.

15. Выберите Запретить динамические обновления, затем нажмите Далее (Рис.15).

Рис.15

.

16. В настройках пересылки выберите пункт Нет, не пересылать запросы, затем нажмите Далее (Рис.16).

Рис.16

.

17. Для сохранения выбранных параметров настройки нажмите Готово (Рис.17).

Рис.17

.

Настройка DNS-сервера в Windows Server 2008 R2 завершена!

.

Обновлено 24.11.2018

И всех приветствую вновь на страницах своего блога Pyatilistnik.org. В первой части мы с вами установили DNS сервер, теперь нужно понять, как его настроить и как он работает. Мы поговорим про DNS зоны, каких видов они бывают и как их правильно настроить для корректной работы в вашей инфраструктуре. Напоминаю, что данную роль я бы сравнил с кровеносной системой человека, которая разносит информацию по всему организму.

Создание основной и дополнительной зоны в оснастке DNS

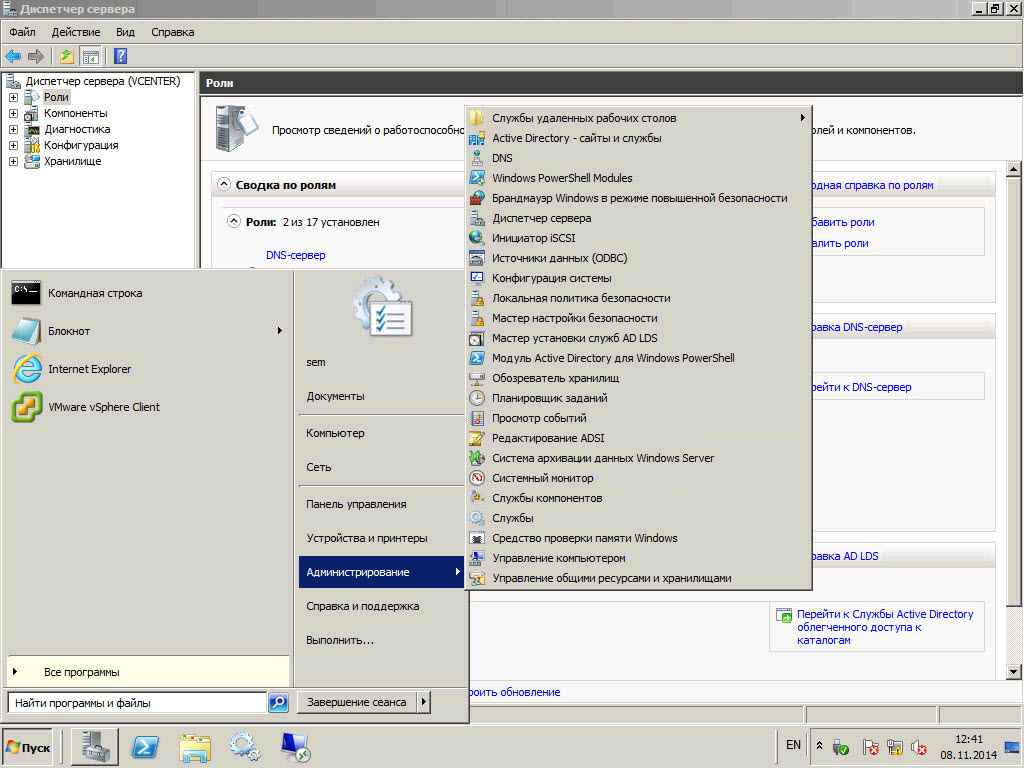

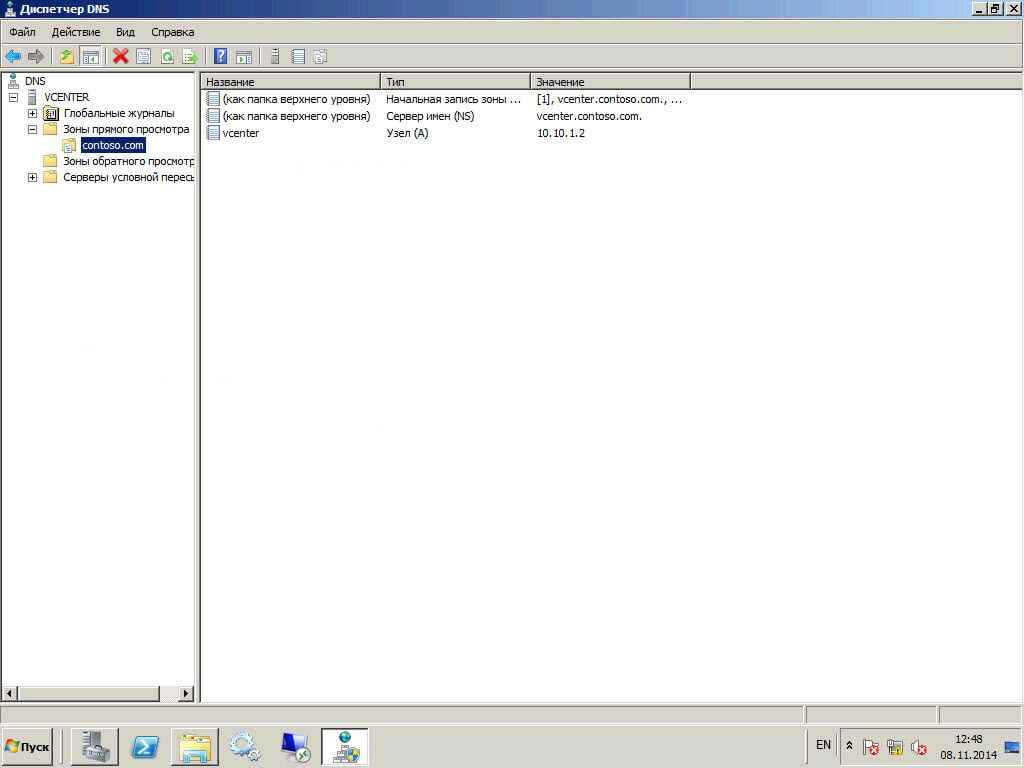

Напомню, что в моем примере у меня есть тестовый домен contoso.com DNS в сети является контролер домена, и нам нужно, чтобы наш новый DNS сервер (который не является контроллером домена) смог быть дополнительным DNS и держателем зоны contoso.com. Открываем DNS оснастку на standalone сервере, в моем примере это сервер vcenter.

Как настроить DNS сервер в windows server 2008R2-01

Видим, что теперь можно настроить.

Как настроить DNS сервер в windows server 2008R2-02

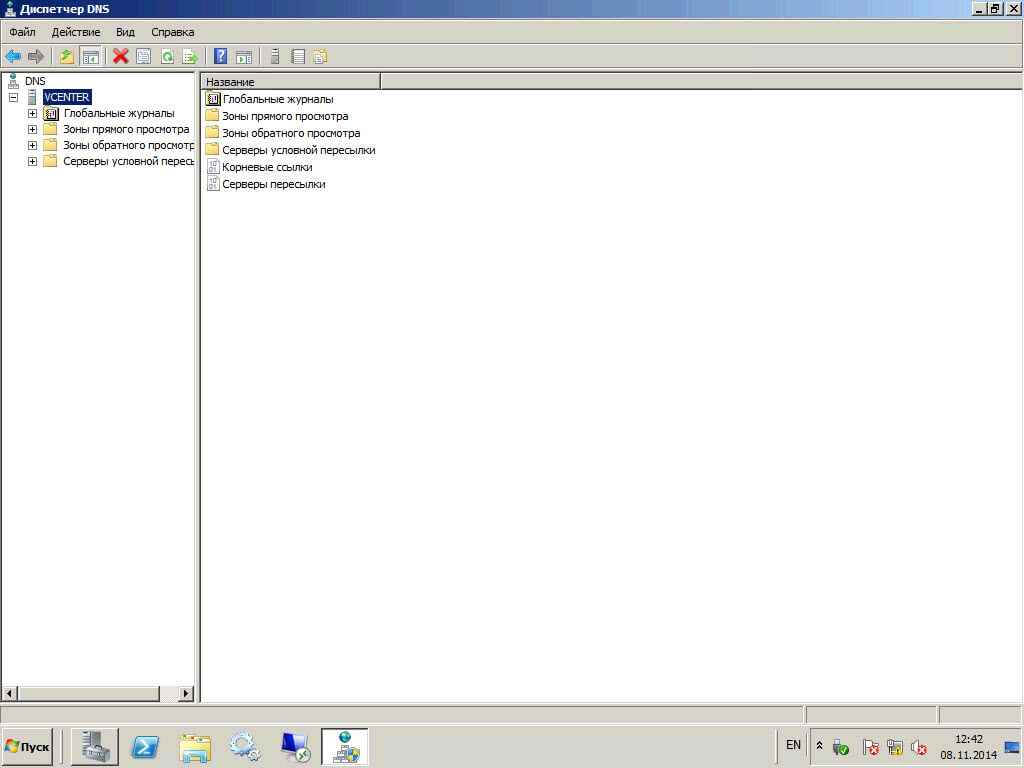

Выбираем зону прямого просмотра, правый клик-свойства

Как настроить DNS сервер в windows server 2008R2-03

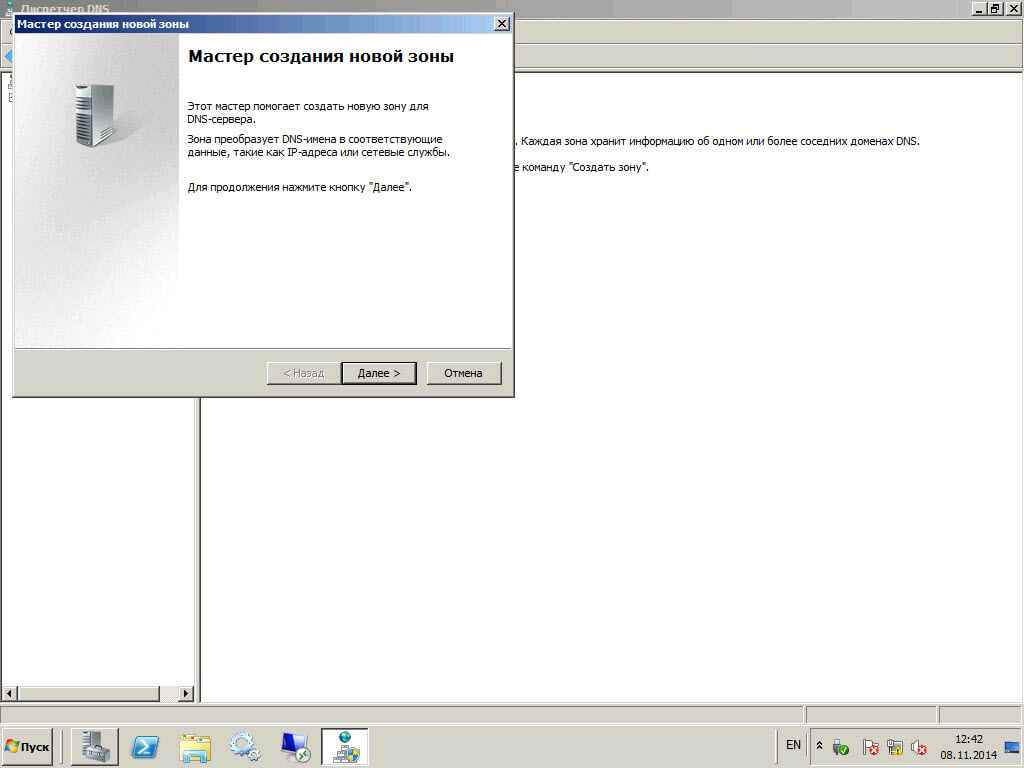

В мастере жмем далее

Как настроить DNS сервер в windows server 2008R2-04

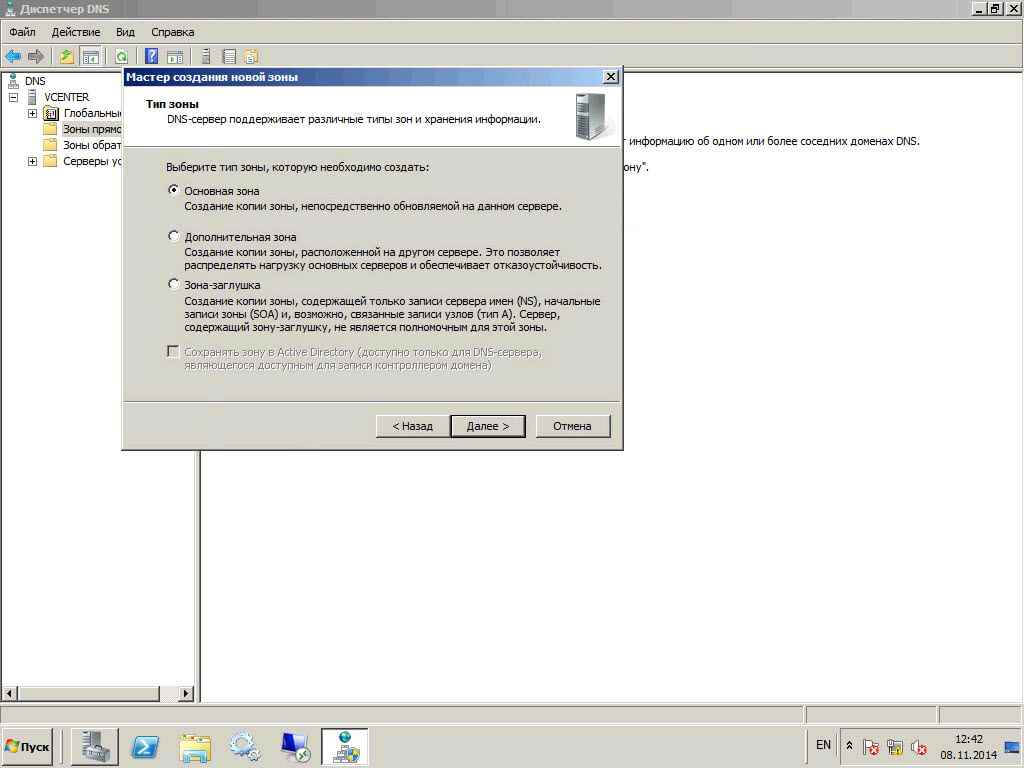

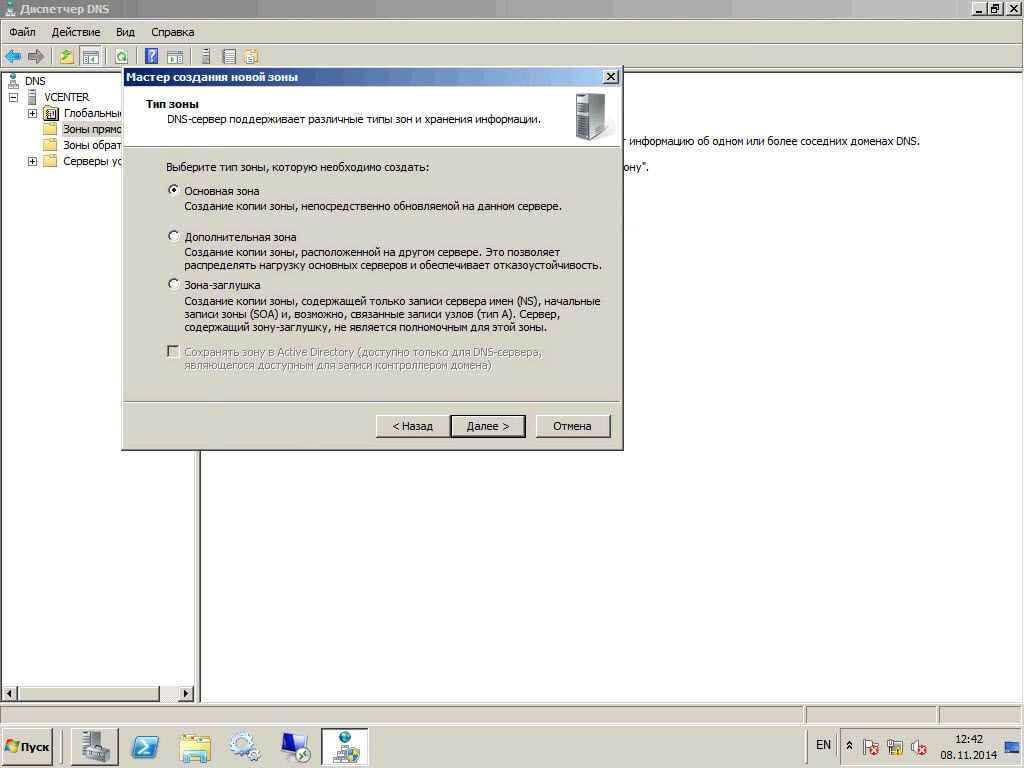

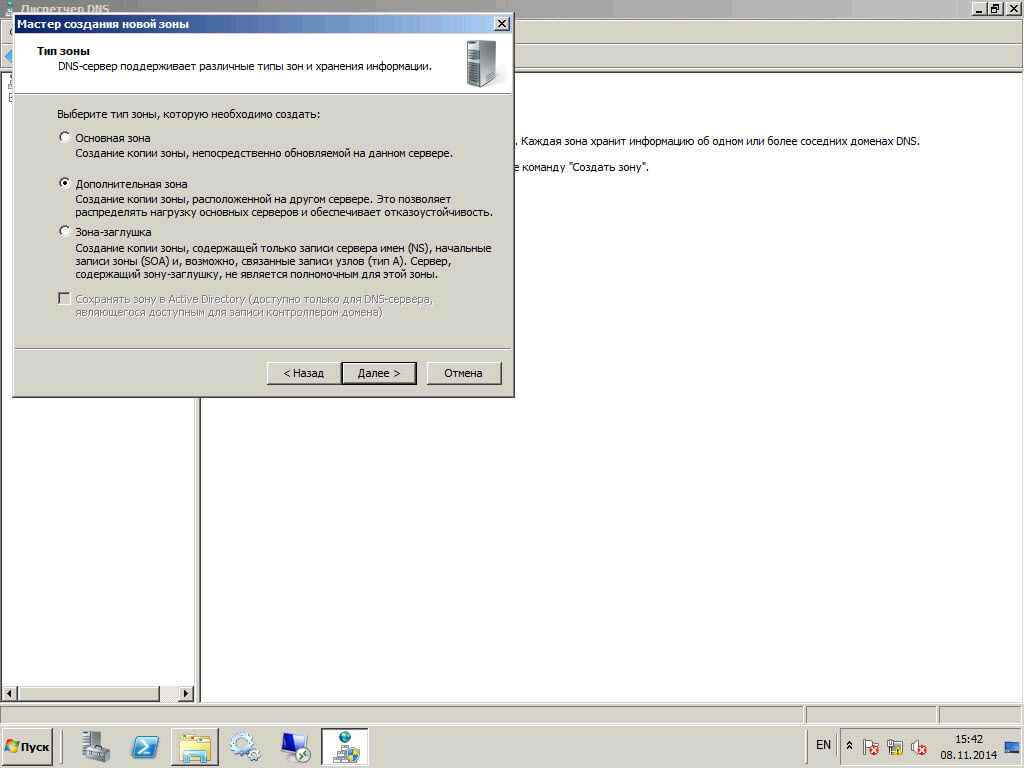

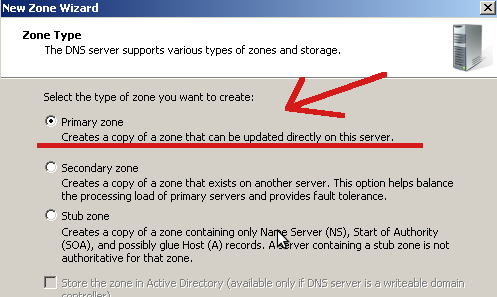

Теперь на странице мастера мы видим возможные варианты зон:

- Основная зона DNS

- Дополнительная зона

- Зона-заглушка

Как настроить DNS сервер в windows server 2008R2-05

Основная зона

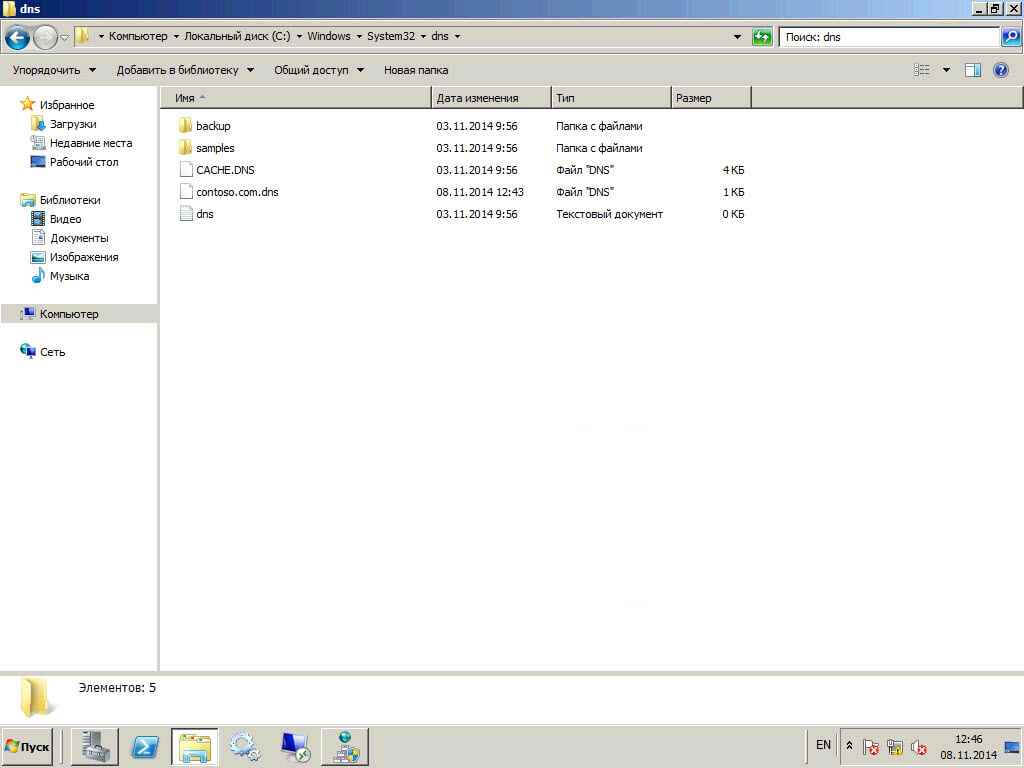

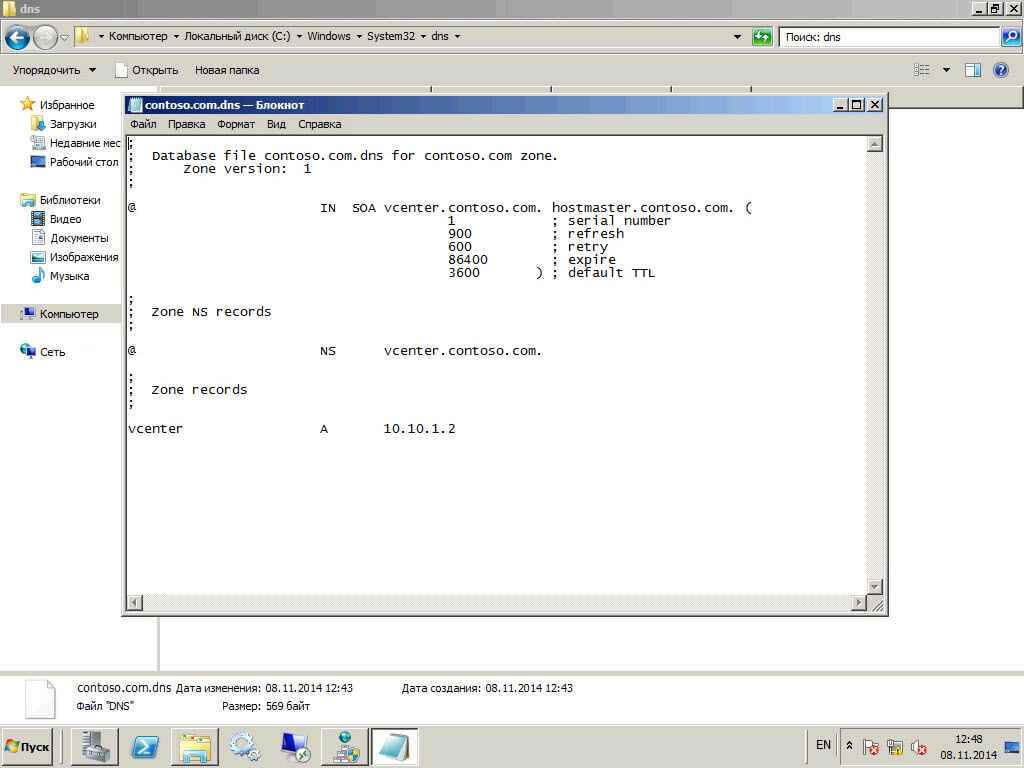

Если зона, хранящаяся на DNS-сервере, является основной, DNS-сервер становится основным источником сведений об этой зоне — он хранит главную копию данных зоны в локальном файле или в доменных службах Active Directory. Если зона хранится в файле, файл основной зоны называется имя_зоны.dns и размещается в папке сервера %windir%System32Dns.

Сначала создадим основную зону. Щелкаем далее.

Как настроить DNS сервер в windows server 2008R2-05

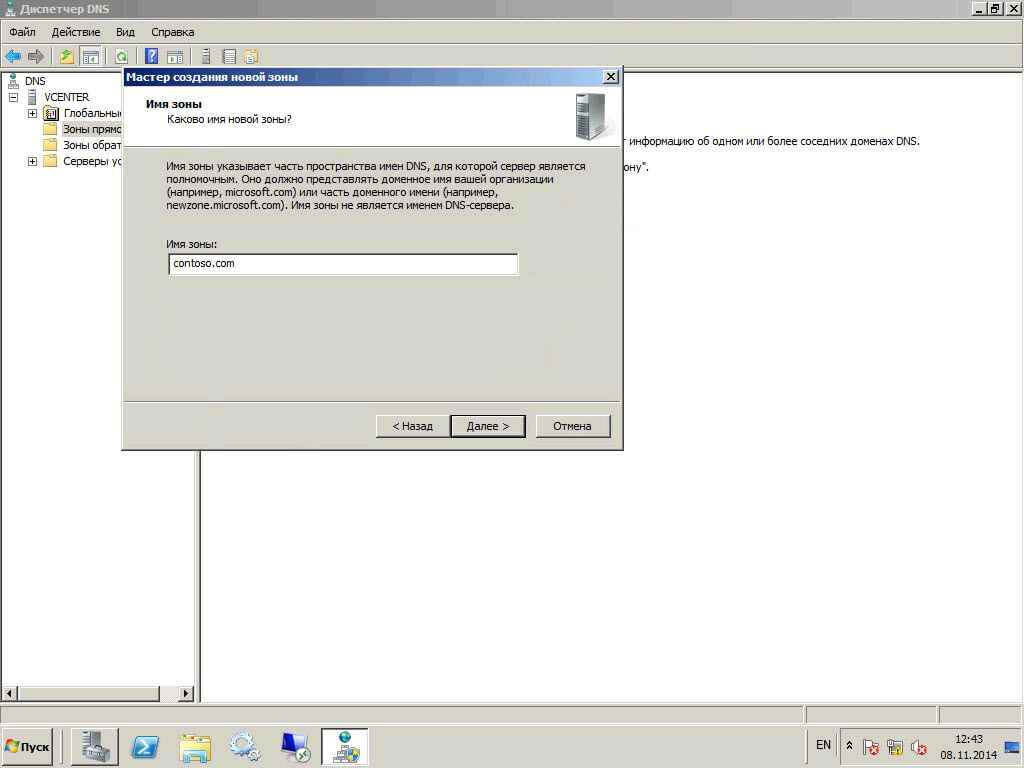

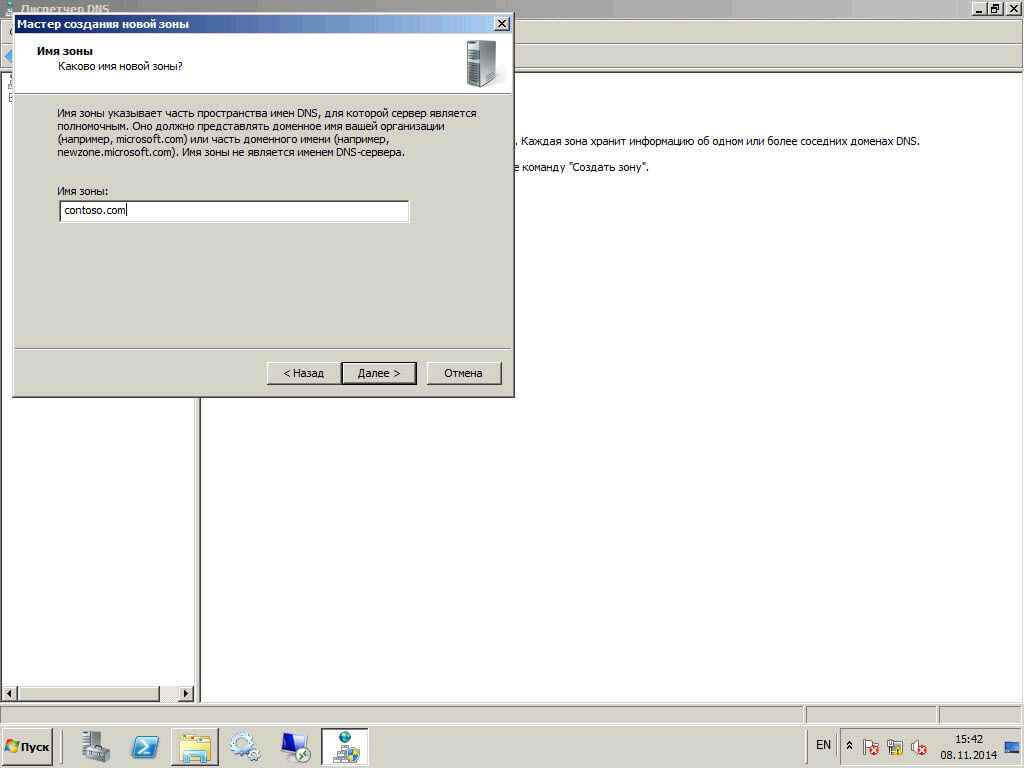

Пишем название зоны contoso.com

Как настроить DNS сервер в windows server 2008R2-06

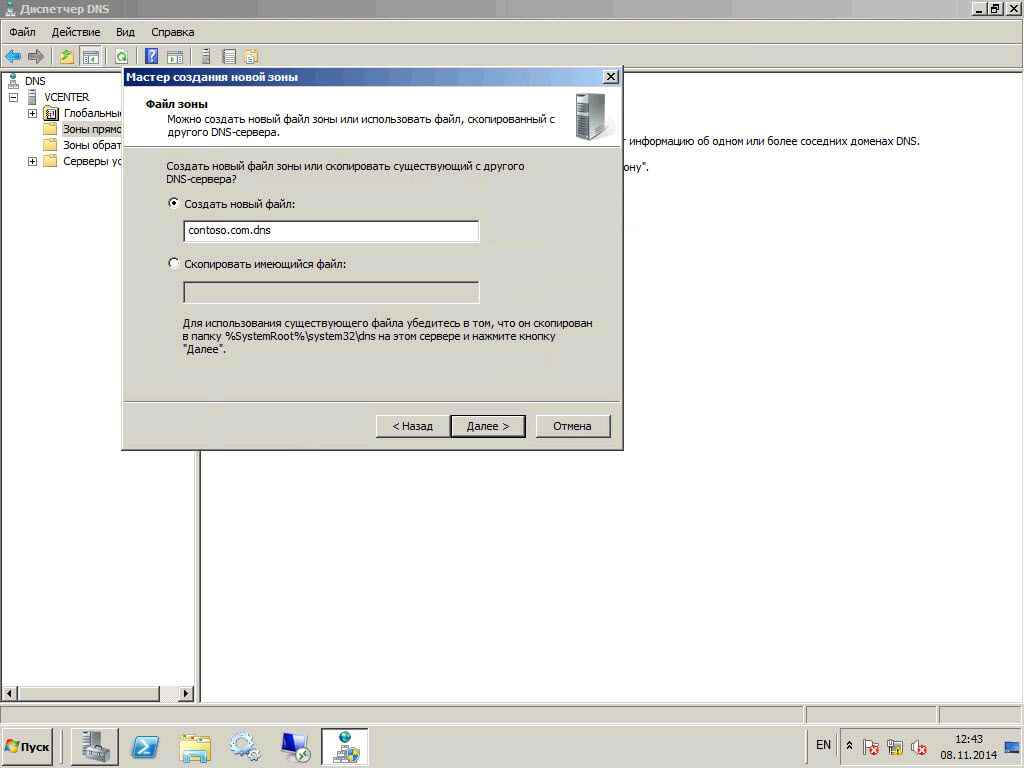

Создать новый файл, если бы у вас был уже файл его можно было бы использовать.

Как настроить DNS сервер в windows server 2008R2-07

Запрещаем динамические обновления в целях безопасности.

Как настроить DNS сервер в windows server 2008R2-08

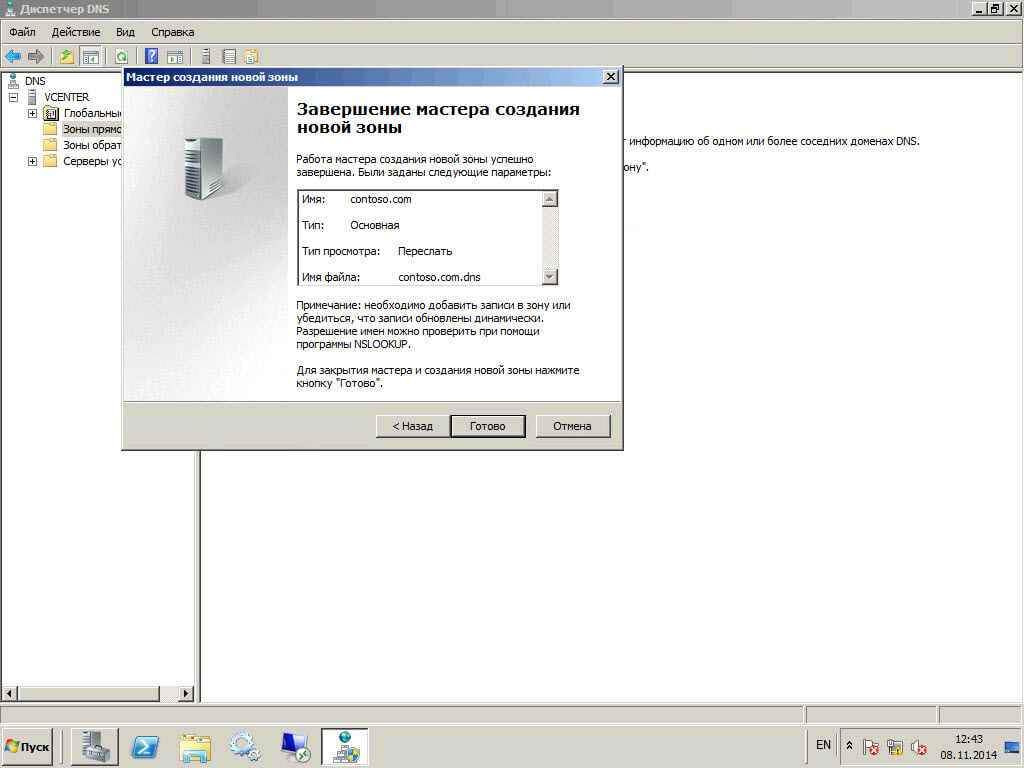

Готово

Как настроить DNS сервер в windows server 2008R2-09

Теперь проверим создался ли наш файлик. Идем c:windowssystem32dns

Как настроить DNS сервер в windows server 2008R2-10

Файл contoso.dns.com можно открыть любым текстовым редактором.

Как настроить DNS сервер в windows server 2008R2-11

Видим наши записи

Как настроить DNS сервер в windows server 2008R2-12

Проблема одиночных DNS домене т.е. те которые установлены не совместно с AD, в том что сразу с DNS сервера, который находится на DC зону среплицировать не получиться.

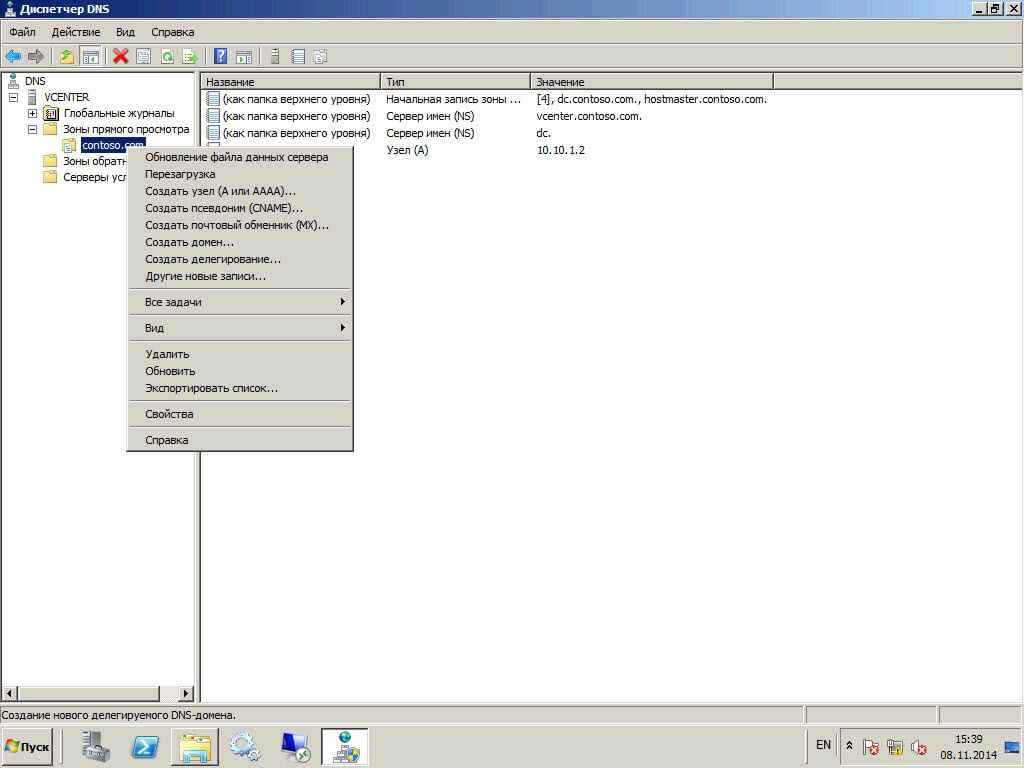

Создадим дополнительную зону DNS

Удаляем созданную до этого зону и выбираем создать новую

Как настроить DNS сервер в windows server 2008R2-13

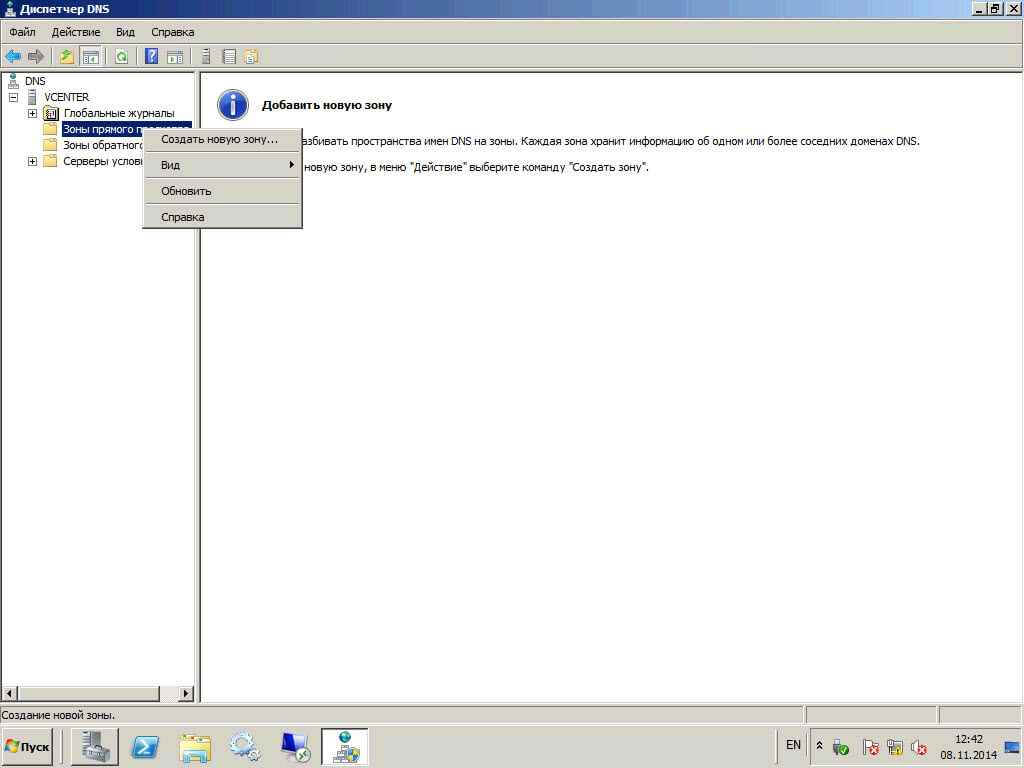

так же через клик по контейнеру «Зоны прямого просмотра»

Как настроить DNS сервер в windows server 2008R2-03

На первом окне мастера настройки дополнительной зоны, просто нажимаем далее.

Как настроить DNS сервер в windows server 2008R2-04

Выбираем дополнительная зона. Если зона, хранящаяся на DNS-сервере, является дополнительной, DNS-сервер становится дополнительным источником сведений о зоне. Зона на этом сервере должна быть получена от другого удаленного компьютера DNS-сервера, который также хранит зону. Этот DNS-сервер должен иметь сетевой доступ к удаленному DNS-серверу, который будет обеспечивать этот сервер обновленными данными о зоне. Так как дополнительная зона является копией основной зоной, хранящейся на другом сервере, она не может быть размещена в доменных службах Active Directory.

Как настроить DNS сервер в windows server 2008R2-14

Пишем название зоны

Как настроить DNS сервер в windows server 2008R2-15

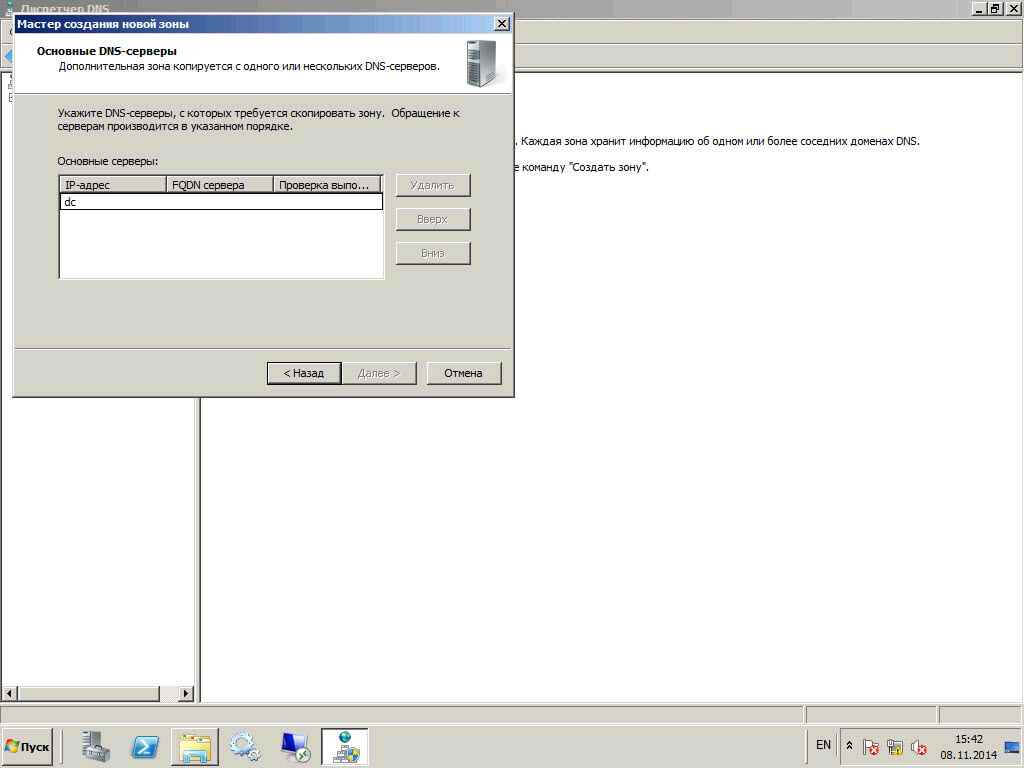

Пишем имя DNS сервера, который эту зону даст среплицировать на этот DNS.

Как настроить DNS сервер в windows server 2008R2-17

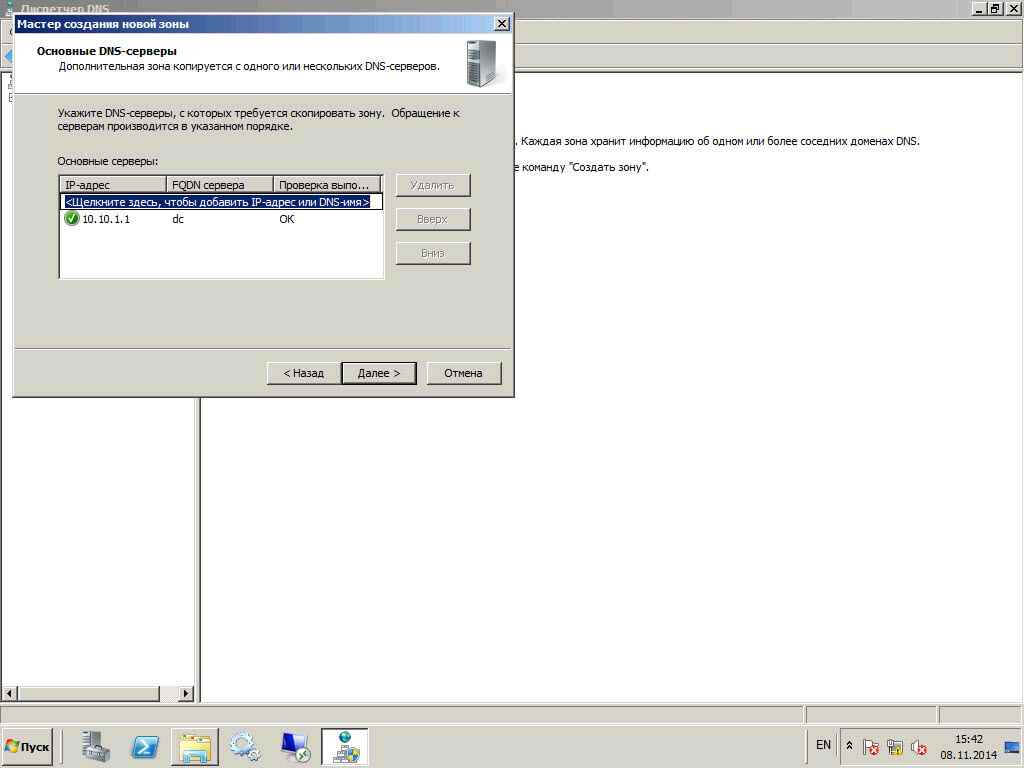

Если все хорошо, то он получит зеленый статус.

Как настроить DNS сервер в windows server 2008R2-18

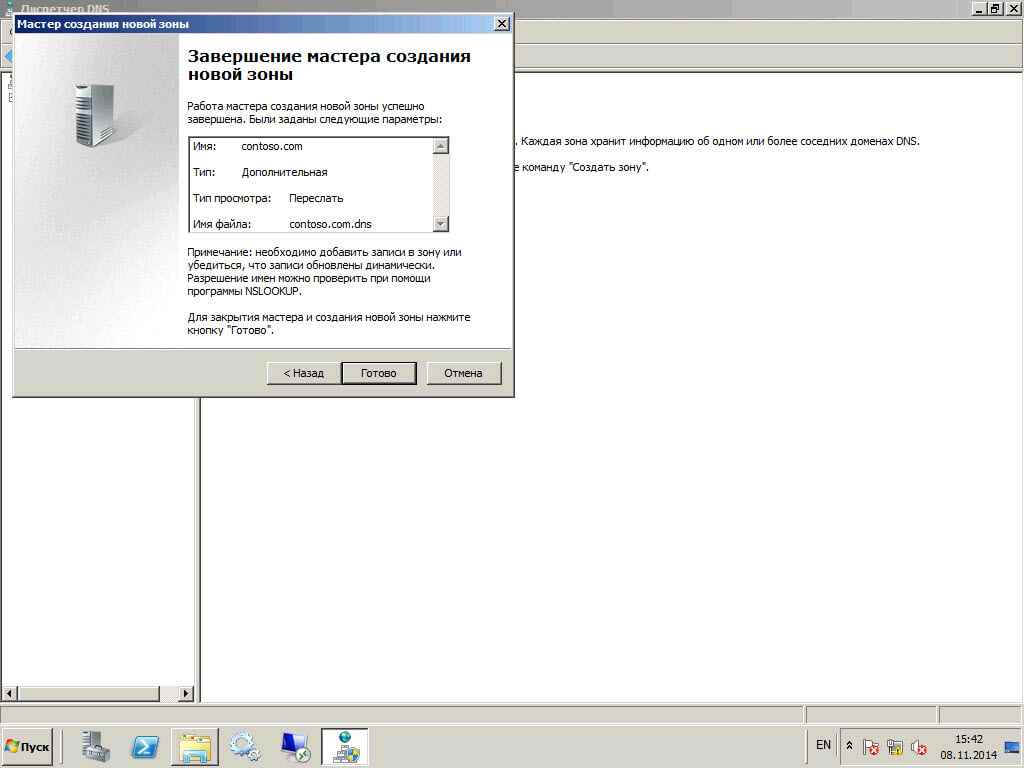

Готово.

Как настроить DNS сервер в windows server 2008R2-19

Как видим зона создалась, но не среплицировалась, и это правильно с точки зрения безопасности. В следующей части мы настроим сервер dc на репликацию с дополнительной зоной. С вами был Иван Семин, автор и создатель портала Pyatilistnik.org.

В данной статье предпринята попытка выйти за пределы структуры единственного леса/единственного домена AD, в которой конфигурация DNS сравнительно проста, и исследовать работу DNS в более сложной архитектуре AD. Одновременно рассматривается несколько новых концепций DNS, реализованных в Windows Server 2008 R2

Служба DNS, обеспечивающая преобразование доменных имен в IP-адреса, — не просто система распознавания имен для всего Интернета. Это критически важный компонент Active Directory (AD), необходимый для обнаружения сетевых ресурсов. Но несмотря на повсеместный переход с системы WINS на DNS в сетях Windows в последнее десятилетие, начинающим администраторам все так же трудно разобраться в сложной иерархической организации DNS.

.

Интеграция Active Directory и DNS

Чтобы понять, как DNS сочетается с AD, подготовим типовую структуру AD для средних и крупных компаний. Построим один лес с двумя доменами (рисунок 1). Первый домен часто именуется пустым корневым (empty root) или просто корневым доменом. Пустой корневой домен находится на верхнем уровне иерархии AD и, как видно из имени, не содержит никаких ресурсов. Благодаря доменам такого типа компании получают более гибкие и лучше разделенные роли безопасности, нежели в единственном лесе/единственном домене. Второй домен расположен ниже пустого корневого и потому является дочерним; он функционирует как основной домен компании, в котором расположены ресурсы (например, группы, учетные записи пользователей и компьютеров).

|

| Рисунок 1. Один лес с двумя доменами |

Начнем с запуска утилиты Dcpromo на первом сервере, чтобы создать лес и пустой корневой домен. Зарегистрируйтесь на сервере Server 2008 R2 в качестве администратора. Убедитесь, что серверу назначено подходящее имя, такое как DC1, и задайте IP-адрес, маску подсети и шлюз по умолчанию на сетевом адаптере сервера. Настройки DNS для сетевого адаптера можно оставить пустыми и предоставить Windows ввести локальный адрес.

Запустите утилиту Dcpromo из меню Start и создайте новый лес и домен с именем ADcompany.com. Обратите внимание, что я использовал AD как приставку к имени компании, чтобы разделить внутренние и внешние пространства имен DNS. ADCOMPANY будет именем NETBIOS для домена. Хотя домен предназначен только для внутреннего использования, важно зарегистрировать домен ADcompany.com в Интернете, чтобы исключить случайное перенаправление клиентов на устройство вне зоны контроля компании. Также принято использовать иерархию пространства имен AD.company.com, где AD становится именем NETBIOS для домена. В этом случае, если имя company.com уже зарегистрировано компанией в Интернете, не требуется никаких дополнительных действий.

На экране Additional Domain Controller Options должен быть установлен флажок DNS server. Нажмите кнопку Next, и Dcpromo начнет проверять назначенные параметры. Система выдаст предупреждение о невозможности создать делегирование, так как не найдена полномочная родительская зона. Другими словами, Dcpromo не может найти полномочный сервер DNS (то есть сервер, содержащий основной или вторичный экземпляр данных зоны для домена. com), где можно создать зону делегирования для домена ADcompany.com.

В зоне DNS содержатся все записи ресурсов для одной части пространства имен, такой как ADCOMPANY или COM. Это внутренний корневой домен AD, поэтому запись делегирования в общедоступной зоне COM необязательна, и предупреждение можно игнорировать. Значение делегирования прояснится после создания дочернего домена.

Тестирование с использованием Dcdiag

После завершения работы Dcpromo перезагрузите сервер. Чтобы убедиться, что с новым сервером все в порядке, откройте командную строку и запустите утилиту Dcdiag. Если DNS и другие важные компоненты AD настроены верно, последовательность тестов будет выполнена успешно.

Перед запуском Dcdiag нужно очистить журналы событий System и DFS Replication, чтобы не получать сообщения о сбоях из-за сообщений об ошибках в ходе организации домена. Например, ошибки репликации DFS обычно регистрируются при первом запуске Dcdiag на новом контроллере домена (DC). Однако их появление не обязательно свидетельствует о неполадках DNS, которые часто оказываются причиной отказов репликации. После очистки журналов событий запустите команду

dcdiag/test: dfsrevent

Тест должен завершиться успешно.

Пока не задан источник времени, будут наблюдаться ошибки службы W32tm (служба Windows Time) в ходе проверок Dcdiag для контроллера корневого домена. Сведения о настройке службы Windows Time приведены в статье Microsoft «How to configure an authoritative time server in Windows Server» по адресу support.microsoft.com/kb/816042.

Корневые ссылки

Если AD DNS функционирует, а DC подключен к Интернету, установленный сервер DNS должен преобразовывать имена доменов Интернета, хотя серверы пересылки не настроены и не указан IP-адрес сервера DNS провайдера Интернета в настройках сетевого адаптера DC. Сервер DNS содержит корневые ссылки, указывающие на серверы DNS верхнего уровня в Интернете. Таким образом можно обслуживать запросы относительно имен, которых он не имеет в своем кэше.

Чтобы увидеть корневые ссылки, загруженные из файла cache.dns, откройте оснастку DNS из раздела Administrative Tools в меню Start. В консоли DNS щелкните правой кнопкой мыши на сервере DNS в левой области и выберите пункт Properties. В диалоговом окне свойств сервера перейдите на вкладку Root Hints (экран 1).

|

| Экран 1. Просмотр корневых ссылок |

Иногда возникают ситуации (например, если требуется использовать службу OpenDNS для фильтрации веб-контента), в которых вместо корневых ссылок для преобразования имен Интернета применяется сервер пересылки. Проектируя инфраструктуру DNS, помните, что, если на сервере DNS заданы серверы пересылки, они используются для преобразования имен прежде корневых ссылок.

Итеративные и рекурсивные запросы

Запросы, сделанные сервером DNS для преобразования имен с использованием корневых ссылок, — итеративные, то есть принимается лучший ответ (который может быть ссылкой на сервер имен, расположенный на более низких ступенях иерархии и способный определенно разрешить запрос). Иное дело DNS-клиент Windows, который направляет рекурсивные запросы серверу DNS, требуя определенного ответа или ошибки с сообщением, что данный ресурс не существует. Рекурсивные запросы обычно направляются клиентами DNS или серверами пересылки.

Настройка конфигурации дочернего домена

После успешной проверки преобразования внутренних и интернет-имен в корневом домене, можно добавить дочерний домен с именем HR (HR.ADcompany.com), в котором будут находиться все ресурсы. Зарегистрируйтесь на втором компьютере Server 2008 R2 в качестве локального администратора и убедитесь, что ему назначено подходящее имя, например DC2. Назначьте IP-адрес и маску подсети, затем задайте основной сервер DNS для сетевого адаптера сервера, указав IP-адрес контроллера домена в корневом домене. После запуска Dcpromo должны быть обнаружены корневой домен DNS и контроллер домена, поэтому необходимо настроить сервер DNS, способный ответить на эти запросы.

Прежде чем начать, выполните команду

dcdiag/test: dcpromo/dnsdomain: HR . ADcompany.com/ChildDomain

чтобы убедиться в правильности настроек, необходимых для назначения сервера контроллером домена, указанного с использованием ключа /dnsdomain.

Запустите Dcpromo из меню Start, на этот раз чтобы создать новый домен в существующем лесу. На экране Network Credentials введите лес домена (ADcompany.com) и учетную запись, имеющую членство в группе Enterprise Administrators в корневом домене (экран 2). В диалоговом окне Name the New Domain введите полное имя FQDN корневого домена (ADcompany.com) и однокомпонентное имя для нового дочернего домена (HR), как показано на экране 3. В диалоговом окне Additional Domain Controller Options выберите DNS server. На остальных этапах принимайте параметры по умолчанию.

|

| Экран 2. Создание нового домена в существующем лесу |

|

| Экран 3. Назначение имени новому домену |

В ответ на приглашение перезагрузите сервер и запустите Dcdiag на контроллере домена HR, чтобы убедиться в правильности функционирования всех компонентов. При запуске Dcdiag соблюдайте рекомендации, приведенные выше.

Откройте командную строку и выполните

ipconfig/all

Обратите внимание, что основной сервер DNS сетевого адаптера сервера настроен на локальный адрес сервера, а IP-адрес сервера DNS корневого домена смещен для использования в качестве дополнительного сервера DNS.

Делегирование и пересылка

Продолжая работать из командной строки, проверьте, можно ли установить связь с контроллером домена в корневом домене, используя однокомпонентное имя контроллера домена (DC1) или полное имя (DC1.ADcompany.com). При наличии подключения к Интернету должна существовать связь с именем домена в Интернете из дочернего DC домена. С контроллера корневого домена проверьте связь с DC в дочернем домене. Сервер DNS в дочернем домене направляет запросы к ресурсам ADcompany.com на сервер пересылки, автоматически настраиваемый в ходе выполнения Dcpromo. Увидеть конфигурацию можно, открыв консоль сервера DNS на контроллере дочернего домена из раздела Administrative Tools меню Start. В консоли DNS щелкните правой кнопкой мыши сервер в левой панели и выберите пункт Properties. В диалоговом окне свойств перейдите на вкладку Forwarders; видно, что сервер настроен на пересылку всех запросов, которые не удается обработать, на сервер DNS корневого домена. Пересылаются как внутренние, так и интернет-запросы; в этом отличие от сервера условной пересылки, настроенного на пересылку запросов, которые не удается обработать локально, только для определенного пространства имен.

В противоположность этому, на сервере DNS корневого домена находится запись делегирования (иногда именуемая зоной делегирования) для домена HR. Запись также настраивается как часть процесса Dcpromo для контроллера дочернего домена и позволяет контроллеру корневого домена обнаружить ресурсы в дочернем домене. Откройте консоль DNS на контроллере корневого домена; в левой панели разверните узлы DNS Server, Forward Lookup Zones, ADCompany.com. Щелкните зону делегирования HR в нижней части дерева. В правой панели находится запись типа A узла для сервера DNS дочернего домена. Делегирование и пересылка — стандартные механизмы Windows Server для преобразования в верхних и нижних областях непрерывного пространства имен DNS, как показано на рисунке 2.

|

| Рисунок 2. Делегирование и пересылка |

Регрессирование DNS

Регрессирование DNS — функция DNS-клиента Windows. Это не новшество Server 2008 R2 или Windows 7, однако таким образом удается повысить уровень безопасности. С контроллера дочернего домена можно проверить связь с ресурсами в корневом домене, не указывая имя FQDN (то есть связаться с DC1, не вводя DC1.ADcompany.com). То же относится к DC корневого домена; можно успешно проверить связь с DC2 без имени FQDN.

По умолчанию в ходе регрессирования предпринимается попытка преобразовать однокомпонентное имя, добавляя домены из основного суффикса DNS (PDS) клиента. Поэтому компьютер, принадлежащий домену AD.contoso.com, в первую очередь попытается разрешить имя компьютера как DC1.AD.contoso.com, а затем DC1.contoso.com. Попытки разрешить DC1.com не будет, так как уровень регрессирования по умолчанию — 2 (стандартное значение в Windows до появления Server 2008 R2 и Windows 7). В некоторых ситуациях уровень по умолчанию 2 порождает опасения в отношении безопасности, если клиенты DNS пытаются преобразовать полные имена (FQDN) за пределами контроля компании. Например, рассмотрим следующий набор запросов при уровне регрессирования, равном 2: DC1.HR.company.co.us, DC1.company.co.us, DC1.co.us. Последний запрос, DC1.co.us, находится вне области контроля компании, и клиент может случайно установить связь с вредоносным компьютером в Интернете.

В Server 2008 R2 и Windows 7 действие по умолчанию — установить уровень регрессирования равным количеству меток в корневом домене леса (FRD), если PDS завершается корневым доменом леса. В данном случае PDS — HR.ADcompany.com, а корневой домен леса — ADcompany.com, поэтому по умолчанию в Server 2008 R2 и Windows 7 регрессирование включено, а уровень для клиентов DNS установлен равным 2. Компания Microsoft выпустила обновление, чтобы изменить подход к регрессированию DNS в Windows Vista, Windows XP и Windows 2000. Дополнительные сведения об обновлении можно найти в статье Microsoft «Postinstallation behavior on client computers after you install the DNS update» по адресу support.microsoft.com/kb/957579.

Порядок просмотра суффиксов DNS

Если добавить в лес третий домен, finance.ADcompany.com, регрессирование DNS может оказаться недостаточным для преобразования однокомпонентных имен ресурсов в HR.ADcompany.com от клиентов в домене FINANCE. Преобразование однокомпонентного имени совершается из домена FINANCE, если попытаться обратиться к ресурсам в домене HR, когда все устройства находятся в одной физической подсети. Это объясняется тем, что Windows выполняет широковещательную передачу для IP-адреса, если не удается успешно преобразовать имя из локального кэша компьютера или настроенного сервера DNS.

Если использовать Nslookup для тестирования разрешения DNS, выясняется, что без просмотра суффиксов DNS необходимо ввести полное имя ресурса, расположенного в домене HR, поскольку Nslookup, как инструмент для тестирования преобразования имен DNS, использует исключительно DNS. Чтобы протестировать DNS с помощью Nslookup, откройте командную строку из меню Start и введите nslookup.

В ответ на приглашение введите полное или однокомпонентное имя, которое нужно преобразовать, и нажмите клавишу Enter. Nslookup выдаст IP-адрес или сообщит о неудачном завершении поиска.

Если разрешение однокомпонентных имен во всех доменах AD имеет большое значение, то можно настроить порядок просмотра суффиксов DNS на всех устройствах, составив список всех основных суффиксов DNS, которые нужно разрешать (например, finance.ADcompany.com, HR.ADcompany.com и ADcompany.com). Если суффикс DNS настроен для клиента DNS, регрессирование DNS автоматически отключается. Порядок просмотра можно настроить вручную (выберите Change adapter settings в центре управления сетями и общим доступом Windows 7) для каждого сетевого адаптера на вкладке DNS в диалоговом окне Advanced TCP/IP Settings для свойств IPv6 и IPv4. Иначе порядок просмотра можно настроить с использованием списка с разделительными запятыми из параметра DNS Suffix Search List в разделе Computer Configuration, Policies, Administrative Templates, Network, DNS Client in Group Policy (для Windows Server 2003, XP и более поздних версий).

Аналогично, если сформировать новую зону DNS, secure.HR.ADcompany.com, на сервере DNS HR с целью создания отдельной зоны для важных ресурсов сервера, защищенных с использованием расширений безопасности DNS (DNSSEC), то необходимо установить порядок просмотра суффикса DNS, чтобы клиенты DNS могли обнаружить ресурсы в новой зоне по однокомпонентному имени. В этом случае требуется новая зона DNS, так как DNSSEC не поддерживает динамические обновления — возможность клиентов хранить записи для автоматического обновления сервера, что является обычным и желательным режимом зон DNS, в которых хранятся записи узлов для клиентских компьютеров.

Как правило, IP-адреса компьютеров серверов не изменяются, поэтому защищенными зонами можно управлять вручную.

Условная пересылка

Кроссдоменные запросы для двух дочерних доменов, finance.ADcompany.com и HR.ADcompany.com, можно разрешать более эффективно, не отправляя рекурсивные запросы в сервер DNS в корневом домене леса, если настроить условную пересылку на серверах DNS в обоих дочерних доменах. Условная пересылка имеет приоритет перед пересылкой на уровне сервера. Ее эффективность выше благодаря возможности передавать запросы к определенным доменным суффиксам на заранее определенный сервер DNS, как показано на рисунке 3.

|

| Рисунок 3. Условная пересылка |

Сервер DNS в HR.ADcompany.com будет содержать сервер пересылки, который отправляет все запросы для finance.ADcompany.com на основной сервер DNS для домена FINANCE и наоборот. Для настройки условной пересылки откройте консоль DNS на контроллере домена в домене HR из раздела Administrative Tools меню Start. В левой панели консоли DNS разверните DNS server, щелкните правой кнопкой мыши Conditional Forwarders и выберите из меню пункт New Conditional Forwarder. В диалоговом окне New Conditional Forwarder введите finance.adcompany.com в поле DNS Domain. В поле IP addresses of the master servers введите IP-адрес или имя сервера DNS в домене FINANCE и нажмите клавишу Enter. Нажмите кнопку OK, затем повторите процесс на сервере DNS в домене FINANCE, но укажите HR.ADcompany.com в поле DNS Domain и IP-адрес сервера DNS в домене HR.

Сложности DNS

В одной статье невозможно всесторонне рассмотреть проблему. Например, существуют два типа зон, дополнительные и зоны-заглушки, с помощью которых можно повысить производительность, а также новая функция Server 2008 R2, такая как DNSSEC. Но понимание основ совместной работы DNS и AD в интегрированном решении поможет более успешно развертывать AD и выполнять диагностику. Главное, в ходе тестирования новой или существующей инфраструктуры AD убедитесь, что каждый домен может обращаться к ресурсам во всех доверенных доменах. Кроме того, организуйте делегирование и условную пересылку для разрешения между пространствами имен. Соблюдение этих основных правил поможет более эффективно использовать DNS в сложной среде AD.

Рассел Смит (rms@russell-smith.net) — независимый ИТ-консультант, специализируется на управлении системами

DNS (Domain Name System, Система Доменных имен) – система, позволяющая преобразовать доменное имя в IP-адрес сервера и наоборот.

DNS-сервер – это сетевая служба, которая обеспечивает и поддерживает работу DNS. Служба DNS-сервера не требовательна к ресурсам машины. Если не подразумевается настройка иных ролей и служб на целевой машине, то минимальной конфигурации будет вполне достаточно.

Настройка сетевого адаптера для DNS-сервера

Установка DNS-сервера предполагает наличие доменной зоны, поэтому необходимо создать частную сеть в личном кабинете и подключить к ней виртуальные машины.

После того, как машина будет присоединена к двум сетям, важно не перепутать, какое из подключений требует настройки. Первичный сетевой адаптер настроен автоматически с самого начала, через него открыт доступ к интернету, в то время как на дополнительно подключенных сетевых адаптерах доступа в интернет нет, пока не будет произведена ручная настройка:

Наведя курсор на значок сети в системном трее, можно вызвать всплывающую подсказку с краткими сведениями о сетях. Из примера выше видно, что присоединённая сеть это Network 3.

Далее предстоит проделать цепочку действий:

- Необходимо нажать правой клавишей мыши по значку сети в системном трее, в выпадающем меню выбрать Центр управления сетями и общим доступом, в левой части появившегося окна открыть ссылку Изменение параметров адаптера:

- Правой кнопкой мыши нажать на необходимый сетевой адаптер, в меню выбрать Свойства;

- В окне свойств выбрать IPv4 и нажать на кнопку Свойства;

- Заполнить соответствующие поля необходимыми данными:

Здесь в качестве предпочитаемого DNS-сервера машина назначена сама себе, альтернативным назначен dns.google [8.8.8.8].

Установка роли DNS-сервера

Для установки дополнительных ролей на сервер используется Мастер Добавления Ролей и Компонентов, который можно найти в Диспетчере Сервера.

- В левой части окна Диспетчера сервера откройте раздел Роли, после чего в правой части окна отобразится команда Добавить Роли:

- Откроется окно Мастера, в котором рекомендуют убедиться что:

1. Учётная запись администратора защищена надёжным паролем.

2. Настроены сетевые параметры, такие как статические IP-адреса.

3. Установлены новейшие обновления безопасности из центра обновления Windows.

- Убедившись, что все условия выполнены, нажмите Далее;

- Отметьте чек-боксом роль DNS-сервер и перейдите Далее:

- Прочитайте информацию и нажмите Далее:

- Убедитесь, что выбор сделан правильно, и подтвердите нажатием кнопки Установить:

- Дождитесь завершения установки и закройте Мастер установки:

Создание зон прямого и обратного просмотра

Доменная зона — совокупность доменных имён в пределах конкретного домена.

Зоны прямого просмотра предназначены для сопоставления доменного имени с IP-адресом.

Зоны обратного просмотра работают в противоположную сторону и сопоставляют IP-адрес с доменным именем.

Создание зон и управление ими осуществляется при помощи Диспетчера DNS.

Данный инструмент открывается из навигационного дерева Диспетчера Сервера:

Создание зоны прямого просмотра

- Выделите каталог Зоны Прямого Просмотра, запустите Мастер Создания Новой Зоны с помощью кнопки Новая зона на панели инструментов сверху:

- Откроется окно Мастера с приветствием, нажмите Далее:

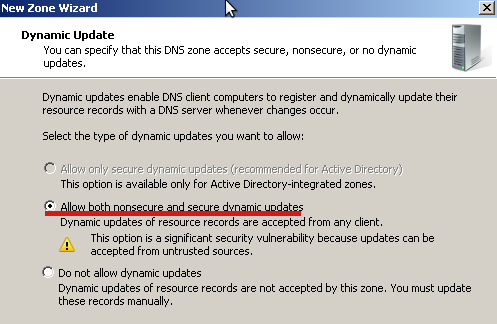

- Из предложенных вариантов выберите «Основная зона» и перейдите Далее:

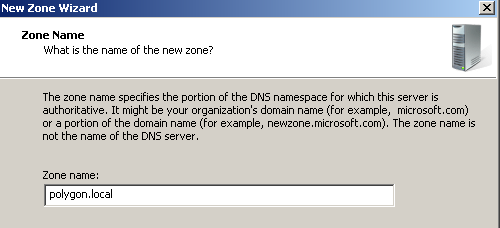

- Укажите имя зоны и нажмите Далее:

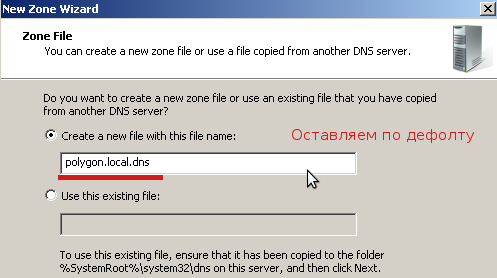

- При необходимости поменяйте название будущего файла зоны и нажмите Далее:

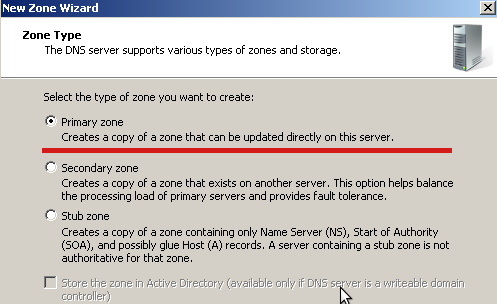

- Выберите, разрешить динамические обновления или нет. Разрешать не рекомендуется в силу значимой уязвимости. Перейдите Далее:

- Проверьте правильность выбранной конфигурации и завершите настройку, нажав кнопку Готово:

Создание зоны обратного просмотра

- Выделите в Диспетчере DNS каталог Зоны Обратного Просмотра и нажатием кнопки Новая зона на панели инструментов сверху запустите Мастер создания новой зоны:

- Выберите тип «Основная Зона», перейдите Далее:

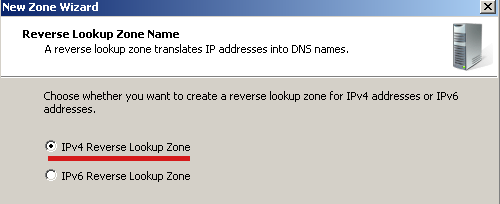

- Выберите назначение для адресов IPv4, нажмите Далее:

- Укажите идентификатор сети (первые три октета сетевого адреса) и следуйте Далее:

- При необходимости поменяйте название будущего файла зоны и перейдите Далее:

- Выберите, разрешить динамические обновления или нет. Разрешать не рекомендуется в силу значимой уязвимости. Перейдите Далее:

- Проверьте правильность выбранной конфигурации и завершите настройку, нажав кнопку Готово:

Создание A-записи

Данный раздел инструкции в большей степени предназначен для проверки ранее проделанных шагов.

Ресурсная запись — единица хранения и передачи информации в DNS, заключает в себе сведения о соответствии какого-либо имени с определёнными служебными данными.

Запись A — запись позволяющая по доменному имени узнать IP-адрес.

Запись PTR — запись обратная A записи.

- В Диспетчере DNS выберите каталог созданной ранее зоны внутри каталога Зон Прямого Просмотра. В правой части Диспетчера, где отображается содержимое каталогов, правой кнопки мыши вызовите выпадающее меню и запустите команду «Создать узел (A или AAAA)…»:

- Откроется окно создания Нового узла, где понадобится вписать в соответствующие поля имя узла (без доменной части, в качестве доменной части используется название настраиваемой зоны) и IP-адрес. Здесь же имеется чек-бокс «Создать соответствующую PTR-запись» — чтобы проверить работу обеих зон (прямой и обратной), чекбокс должен быть активирован:

Если поле имени остается пустым, указанный адрес будет связан с именем доменной зоны.

- Также можно добавить записи для других серверов:

- Добавив все необходимые узлы, нажмите Готово.

Проверка

- Проверьте изменения в каталогах обеих зон (на примере ниже в обеих зонах появилось по 2 новых записи):

- Откройте командную строку (cmd) или PowerShell и запустите команду nslookup:

Из вывода команды видно, что по умолчанию используется DNS-сервер example-2012.com с адресом 10.0.1.6.

Чтобы окончательно убедиться, что прямая и обратная зоны работают как положено, можно отправить два запроса:

- Запрос по домену;

- Запрос по IP-адресу:

В примере получены подходящие ответы по обоим запросам.

- Можно попробовать отправить запрос на какой-нибудь внешний ресурс:

В дополнение к имени домена и адресам появилась строчка «Non-authoritative answer:», это значит, что наш DNS-сервер не обладает необходимой полнотой информации по запрашиваемой зоне, а информация выведенная ниже, хоть и получена от авторитетного сервера, но сама в таком случае не является авторитетной.

Для сравнения все те же запросы выполнены на сервере, где не были настроены прямая и обратная зоны:

Здесь машина сама себе назначена предпочитаемым DNS-сервером. Доменное имя DNS-сервера отображается как неопознанное, поскольку нигде нет ресурсных записей для IP-адреса (10.0.1.7). По этой же причине запрос 2 возвращает ошибку (Non-existent domain).

220140

Минск

ул. Домбровская, д. 9

+375 (173) 88-72-49

700

300

ООО «ИТГЛОБАЛКОМ БЕЛ»

220140

Минск

ул. Домбровская, д. 9

+375 (173) 88-72-49

700

300

ООО «ИТГЛОБАЛКОМ БЕЛ»

Я всех приветствую и предлагаю вашему вниманию эту статью. Надеюсь, что она будет полезна начинающим системным администраторам Windows. Мы познакомимся с основами Active Directory и поднимем контроллер домена.

Преимущества использования домена в локальных сетях довольно очевидны: это и централизованная система авторизации пользователей, и удобный мощный аппарат для администрирования (управление учетными записями пользователей, разграничение прав и т. д) и ряд других полезных возможностей. Кроме того, домен логически объединяет все ресурсы сети и обеспечивает доступ авторизованным пользователям к ним. И это может быть масштабировано от небольшой локальной сети на полтора десятка машин и до весьма внушительной и протяженной территориально.

Установка DNS-сервера

И так, нам потребуется установить и настроить DNS-сервер и контроллер домена. Замечу, что настройка DNS и его корректная работа в сети жизненно необходимы для успешного функционирования домена. Мы установим обе роли на один сервер, хотя это и не является обязательным. Подробно настройку DNS мы рассматривать здесь не станем и остановимся лишь на основных моментах. В нашей сети используется DHCP, но для сервера DNS нужно назначить статический адрес вручную.

После этого перейдем к назначению роли:

После установки воспользуемся диспетчером DNS для настройки. Мы создадим зоны прямого и обратного просмотра. Первая служит для преобразования DNS-имен в IP-адрес, а вторая — наоборот.

Поскольку это первый и единственный DNS-сервер у нас в сети, мы создадим основную зону.

Далее нам нужно указать имя зоны. Я использовал testnet.local, хотя сейчас рекомендуется не использовать несуществующих доменных имен первого уровня даже для приватных сетей. Но в нашем примере это несущественно.

Далее указываем имя файла, в котором будут храниться все DNS-записи и переходим к следующему пункту:

Нам нужно разрешить динамические обновления для успешной работы домена.

Нажав далее и прочитав сообщение об успешном завершении мы продолжим настройку.

Впишем полное доменное имя для нашего сервера и почтовый адрес для связи с ответственным лицом (обратите внимание на важность наличия точки в конце – корня. Также вместо значка @ используется точка.)

Поскольку у нас единственный сервер имен, отключим передачу зон из соображений безопасности.

И пропишем наш сервер:

Всё. Настройка зоны прямого просмотра завершена.

Теперь создадим зону обратного просмотра, хотя это делать и не обязательно.

Действия аналогичные:

Укажем идентификатор сети:

Обратите внимание на имя зоны: октеты нашей сети записаны справа налево. Так и должно быть.

Создаем новый файл, разрешаем динамические обновления и жмем «Готово». Дальнейшая донастройка полностью идентична манипуляциям, проделанным для зоны прямого просмотра. Запись типа A в основной зоне для нашего сервера есть, так что воспользуемся этим для создания PTR-записи автоматически здесь:

Настройка нашего DNS-сервера завершена.

Установка контроллера домена

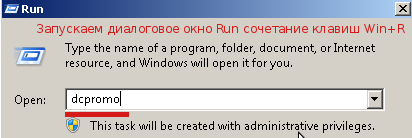

Теперь установим роль контроллера домена Active Directory. Для этого нужно выполнить команду dcpromo.

Последует запуск мастера:

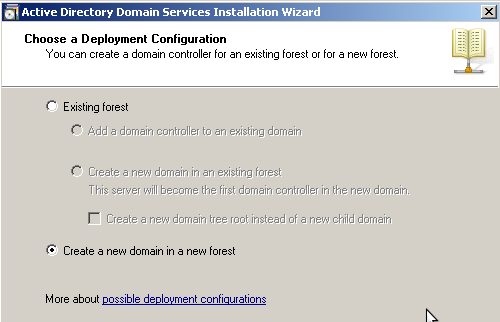

Появляется несколько предупреждений и возможность выбора включить наш контроллер домена в уже существующий домен, добавить новый домен в существующий лес или же создать новый домен в новом лесу. Нас интересует последний вариант и его мы и выберем.

После некоторых проверок нам будет предложено NetBIOS-имя домена, которое мы вполне можем оставить.

Далее перед нами выбор режима работы леса. Как и многие другие тонкости, я опускаю пояснения и предлагаю интересующимся ознакомиться с документацией. Для нас будет достаточно выбрать Windows Server 2008 R2 (разумеется, если нет планов на использование в качестве контроллеров домена в нашем лесу предыдущих версий операционных систем Microsoft) и двинуться далее.

У нас уже есть настроенный сервер DNS и мы создадим делегирование, указав логин и пароль администраторской учетной записи.

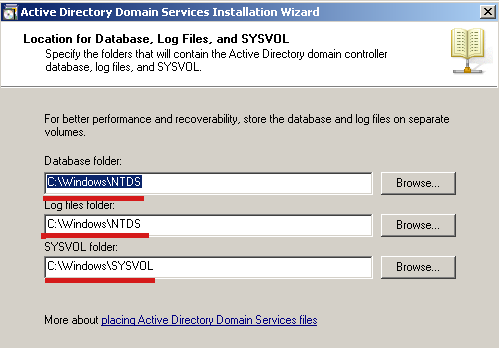

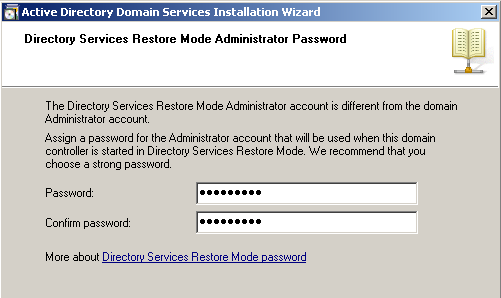

На следующем шаге мы укажем расположение каталогов, в которых будут хранится БД, файлы журнала и папка SYSVOL. Далее указываем пароль для восстановления и мы почти у цели.

Если все впорядке, то далее последует автоматический процесс создания и произойдет перезагрузка. Готово! Теперь можно добавлять пользователей, устанавливать для них ограничения, устанавливать ПО… но эта тема уже других статей.

Первоначальную настройку windows server 2008 Ent делал на виртуальной машине (VB 4.2):

Целью было научиться устанавливать DNS сервер,поднять контроллер домена (установка Active Directory) и ввести клиентскую машину (windows 7 pro) в домен.

Начальные настройки — на виртуальной машине в качестве сетевого адаптера мной был выбрал «Виртуальный адаптер хоста», и на сервере ВРУЧНУЮ прописан статический адрес (это важно для настройки dns сервера).Так же нужно в Центре управления сетями и общим доступом отключен Доступ с парольной защитой и открыт общий доступ к файлам (эти действия зависят от ваших представлений о безопасности):

Перейдем у установке ролей (предварительно советую изменить имя сервера на читабельное,потому что так будет удобней тестить dns сервер). Сразу отмечу, в сети есть много статей,в которых настраивается сначала dns и только потом поднимается контроллер домена. AD не будет работать без dns сервера,обратите на это внимание! Я делал все через установку и настройку AD, частью которой является установка dns сервера. Мастер установки удобный и понятный,на определенном шаге сам предложит установить dns сервер.

1. испетчер сервера — Роли — Добавить роль — Доменные службы Active Directory и делаем установку. Когда роль будет установлена, перезагружаем машину:

2.Пуск — Выполнить — dcpromo.exe и открываем мастер настройки:

3.Выбираем Создать новый домен в новом лесу.

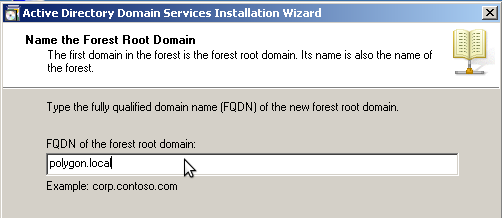

4.Вводим полное доменное имя корневого домена леса (FQDN): licey.local (чтобы оно минимум было из 2 составляющих):

5. Режим работы леса выбираем Windows server 2008.

6. Обязательно оставляем галочку напротив DNS-сервер:

7.В выпадающем окошке смело нажимаем ДА, и переходим у выбору расположения для баз данных, файлов журналов и SYSVOL (по желанию меняем путь).

8.Устанавливаем пароль администратора для режима восстановления служб каталогов и заканчиваем установку.

По желанию на вкладке Сводка можно сделать экспорт выбранных параметров с выбранными настройками.Обязательно перезагружаемся!

После перезагрузки входим уже в домен (чтобы нажать Ctrl+Alt+Del в VB нужно нажать RigthCtrl+Del):

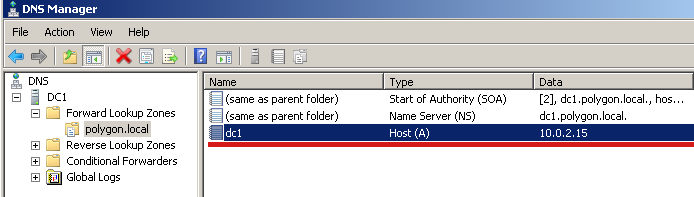

Смотрим настройки DNS сервера:

На клиентской машине, вручную прописывает адрес 192.168.0.2, маску 255.255.255.0 и предпочитаемый dns сервер 192.168.0.1,т.е. адрес нашего настроенного сервера имен. В реально работающей сети нужно будет поднять DHCP сервер,который автоматически будет раздавать перечисленные выше параметры.

Далее на клиентской машине — Пуск — Свойства системы — Изменить параметры — Выбираем Домен — вводим название домена licey.local. В выпадающем окошке,которое просит логин и пароль вводим данные учетной записи администратора которая расположена на сервере! И получаем подтверждение о входе в домен. При этом компьютер-клиент автоматически появится в списке Active-Directory Пользователи и компьютеры в группе Computers. Далее создаем учетную запись на сервере и задаем ей пароль. По умолчанию пользователь будет помещен в группу «Пользователи домена»:

Обратите внимание,что сервер очень требовательно относится к созданию паролей и проверяет их на количество введенных символов (не менее 6), наличия большого/маленького регистра и специальных символов. Щелкнув на пользователе ПКМ можно изменять его многочисленные свойства.Под логином shkonda@licey.local можно будет заходить с любого компьютера который состоит в домене. Чтобы привязать учетную запись к ПК, нужно в свойства ПК выбрать вкладку Управляется и выбрать пользователя,который будет им управлять.

На этом закончим основную настройку DNS+AD.

Тестирование работы dns сервера

Способ №1

Для тестирования работы dns сервера можно применять 2 утилиты командной строки — nslookup и dcdiag. Исчерпывающую информацию по пользованию каждой можно найти в сети. Я пользовался dcdiag,т.к. она показывает не только информацию о днс но и в общем о сервере:

Если в строках ForestDnsZone и DomainDnsZone стоит статус «Проверка пройдена»,значит днс сервер работает нормально.

Способ №2

Т.к. ДНС это аспределенная система для получения информации о доменах, система для получения IP адреса по имени хоста, то работу ДНС можно проверить пингом машины по имени. Результаты будут примерно следующие:

Пинг сервера:

Если dns сервер работает не верно или вообще не работает, то придется вручную создать зону прямого просмотра, т.к. именно она отвечает за преобразование доменного имени в IP адрес. При необходимости можно создать зону обратного просмотра (противоположность первой) и сервер пересылки.

В глобальном журнале днс сервера можно найти информацию ою ошибках и предупреждениях. Не пугайтесь предупреждений если они не критичны, сервер будет продолжать работать.

На этом пока все. Надеюсь это статья поможет начинающим найти то,что они долго искали. Также могу посоветовать хороший форум, Тут http://sysadminz.ru/ сегда помогут

Прочитано:

8 443

Это будет пошаговый пример по настройке Active Directory под виртуальной машиной Oracle VM VirtualBox.

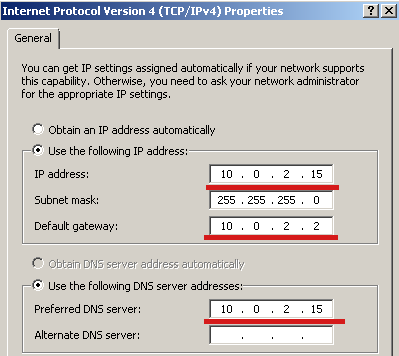

Сперва установим операционную систему — Windows Server 2008 R2 Ent English.

Имя сервера – dc1

IP адрес сервера – 10.0.2.15

Default Gateway – 10.0.2.2

Все действия выполняю под локальной учетной записью Administrator

После необходимо убедиться, что на Вашем сервере настроен статический IP-адрес и в качестве сервера DNS указан собственный IP-адресс вашего сервера.

Из меню “Start” – “Control Panel” – “Network and Sharing Center” – “Change adapter settings” – отрываем настройки нашего сетевого интерфейса и прописываем:

Теперь поднимем роль DNS на нашем сервере:

Из меню “Start” – “Control Panel” – “Administrative Tools” – запускаем оснастку “Server Manager” – добавляем роль (Add Roles) – “DNS Server”.

Cоздадим зоны DNS:

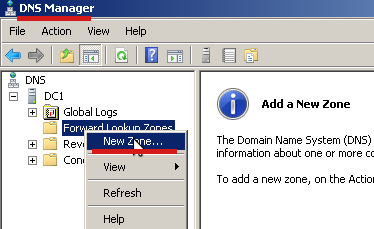

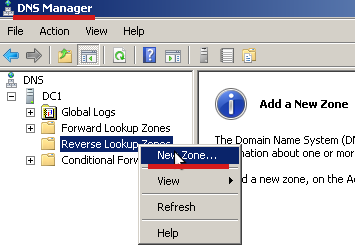

Из меню “Start” – “Control Panel” – “Administrative Tools” – запускаем оснастку DNS, щелкаем правой кнопкой мыши по узлу Forward Lookup Zones и в выпадающем меню выбираем меню New Zone (Создать новую зону).

Смотрите рисунок для наглядного понимания:

На этапе Zone Type (Тип зоны) выставляем переключатель на поле – Primazy zone (Основная зона)

На этапе Zone Name (Имя зоны) вводим имя зоны DNS. В моем случае это будет polygon.local

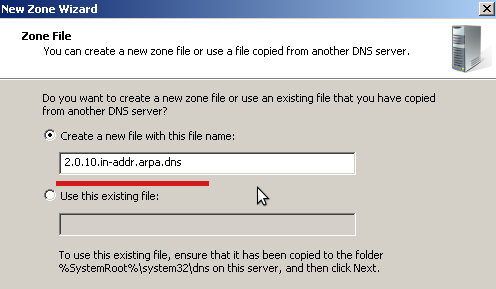

На этапе Zone File (Файл зоны) принимаем имя файла зоны по дефолту.

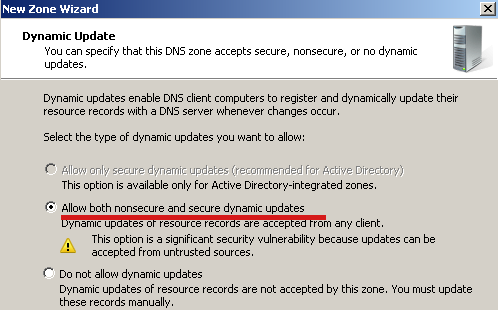

На этапе Dynamic Update (Динамические обновления) выставляем положение переключателя в Allow both nonsecure and secure dynamic updates (Разрешить любые динамические обновления).

На последнем этапе нажимаем кнопку Finish (Готово), чтобы завершить создание зоны прямого просмотра.

А сейчас произведем настроки касательно Reverse Lookup Zones (Зоны обратного просмотра)

Из меню Start – Control Panel – Administrative Tools – запускаем оснастку DNS, щелкаем правой кнопкой мыши по узлу Reverse Lookup Zones и в выпадающем меню выбираем меню New Zone (Создать новую зону).

На этапе Zone Type (Тип зоны) выставляем переключатель на поле – Primary Zone (Основная зона)

На этапе Reverse Lookup Zone Name (Имя зоны обратного просмотра) оставляем переключатель в положении IPv4 Reverse Lookup Zone (Зона обратного просмотра IPv4)

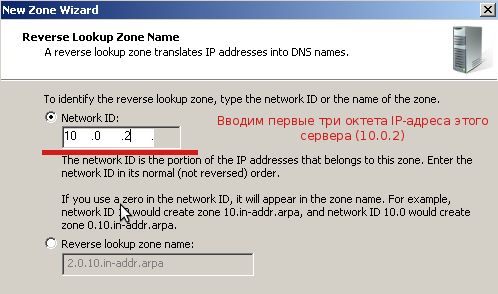

На этапе Network ID нужно будет ввести первые три октета IP-адреса этого сервера – в моем случае это 10.0.2

На этапе Zone File оставляем значения по умолчанию.

На этапе Dynamic Update (Динамическое обновление) выставляем переключатель в положение Allow both nonsecure and secury dynamic updates (Разрешить любые динамические обновления).

На последнем этапе нажимаем кнопку Finish (Готово), чтобы завершить создание зоны прямого просмотра.

Сейчас настроим принадлежность компьютеров к доменам DNS:

Открываем свойства объекта компьютер.

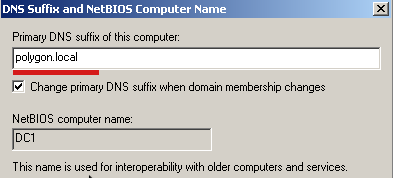

Из меню Start – Control Panel – System – Change Sessings далее во вкладке Computer Name нажимаем Change – More в окне “DNS Suffix and NetBIOS Computer Name” (DNS-суффикс и NetBIOS имя компьютера) в поле “Primary DNS suffix of this computer” (Основной DNS-суффикс этого компьютера) вводим имя домена DNS которое мы использовали как имя зоны DNS: polygon.local

После внесения изменений, перезагружаем сервер.

Проверкой правильности внесенных изменений является появление в зоне прямого просмотра записи A для нашего сервера:

С этим справились. Теперь перейдем собственно к установке Active Directory Domain Services.

Для установки следует нажать сочетание клавиш Win+R для вызова диалогового окна Run (Выполнить) и набрать в нем команду dcpromo.

На этапе Choose a Deployment Configuration (Выберите конфигурацию развертывания) установим переключатель в положение Create a new domain in a new forest (Создать новый домен в новом лесу).

Укажем имя корневого домена леса, аналогичное имени домена DNS – polygon.local

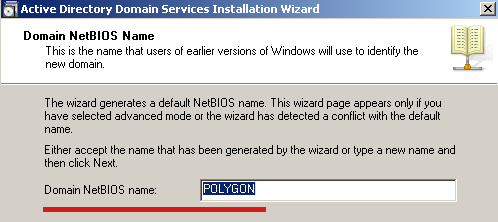

Далее, оставляем NetBIOS name по умолчанию — POLYGON

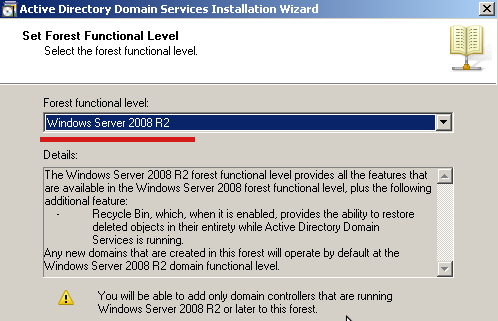

На этапе Set Forest Functional Level (Задание режима работы леса) выбираем уровень функциональности: Windows Server 2008 R2

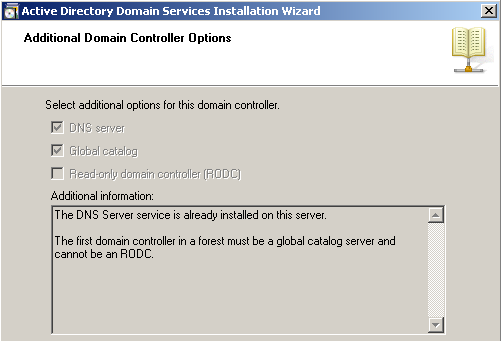

На этапе Additional Domain Controller Options (Дополнительные параметры контроллера домена) смотрим значения параметров установленных по умолчанию и двигаемся дальше.

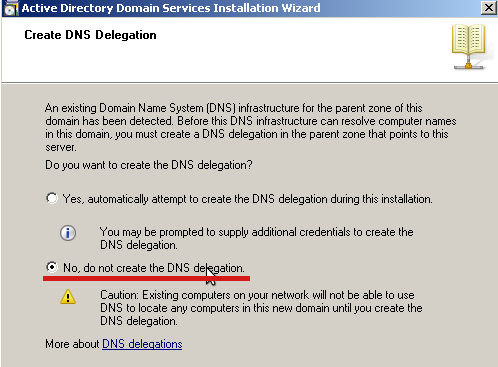

На этапе Create DNS Delegation (Создание DNS-делегирования) переводим переключатель в положение No, do not create the DNS delegation (Нет, не создавать DNS-делегирование).

На этапе Location for Database, Log Files, and SYSVOL (Расположение для базы данных, журнала и SYSVOL) оставляем те значения, которые предложены по дефолту.

И вот настал последний этап, это создание пароля для администратора который пригодится если нужно будет восстанавливать службу каталогов.

В моем примере — Aa1234567

Перезагружаем сервер. На этом домен контроллер готов. Можете заводить учетные записи, создавать группы, организационные подразделения, групповые политики. Все это я рассмотрю в дальнейшем.