В настоящей статье мы подробно рассмотрим процесс развёртывания контроллера домена на на базе Windows Server 2016, а также процесс настройки служб AD DS и DNS.

Первое, что необходимо сделать, это подготовить систему для развертывания служб.

Для этого устанавливаем операционную систему Windows Server 2016 и обновляем её до актуального состояния.

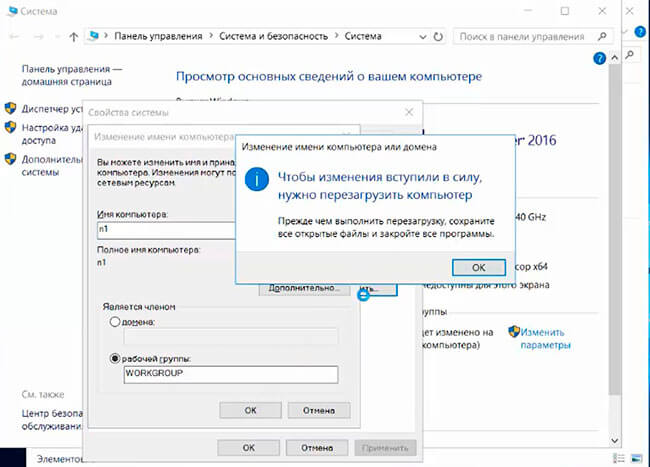

Следующий шаг, это изменяем имя сервера. Для этого идём в Диспетчер серверов и переходим на вкладку Локальный сервер. Кликаем по имени компьютера.

В появившемся окне жмём Изменить

И изменяем имя на своё (например BEARNET_DC1)

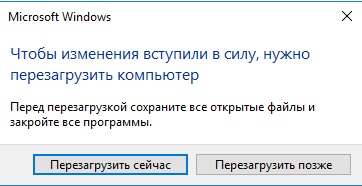

Жмём ОК! Система затребует перезагрузку. Жмём Перезагрузить позже.

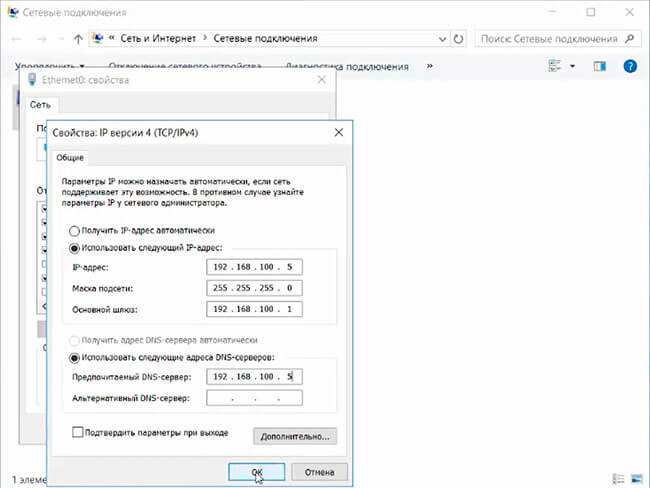

Следующий шаг, это указать статические IP-адреса в настройках TCP/IP и изменить настройки временной зоны на относящуюся к нам.

Для этого всё в том же Диспетчере серверов кликаем по настройкам сетевой карты и часовому поясу.

Примеры настройки TCP/IP и временной зоны:

На этом первоначальная подготовка система закончена, перезагружаем сервер и можно приступать к развертыванию служб.

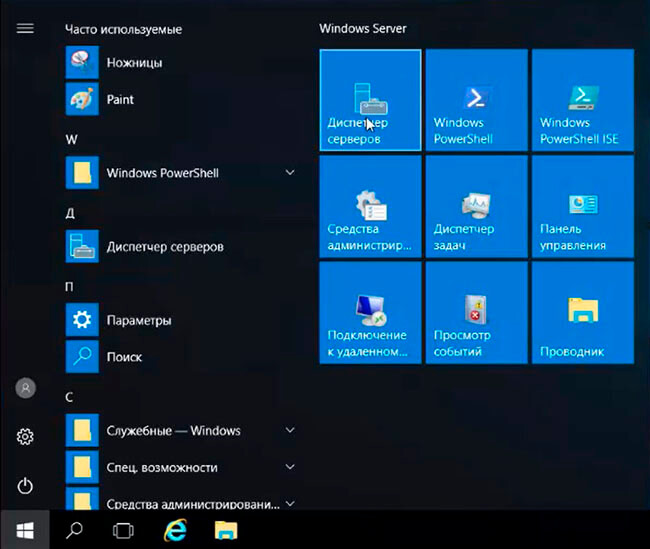

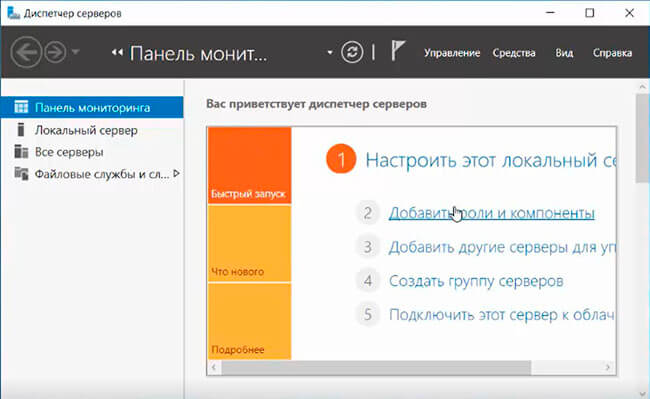

Приступим к развертыванию служб Active Directory и DNS.

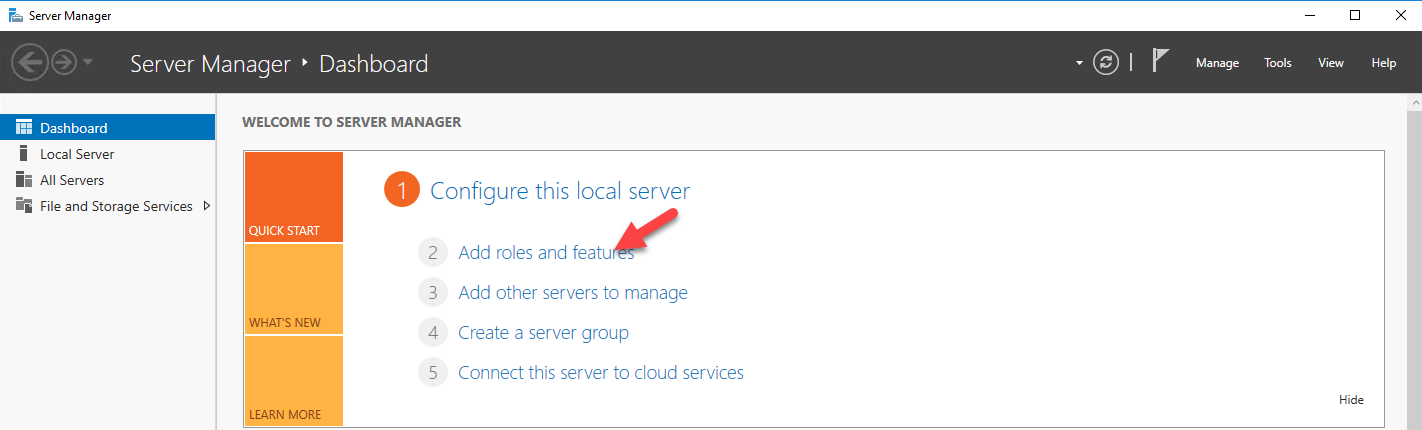

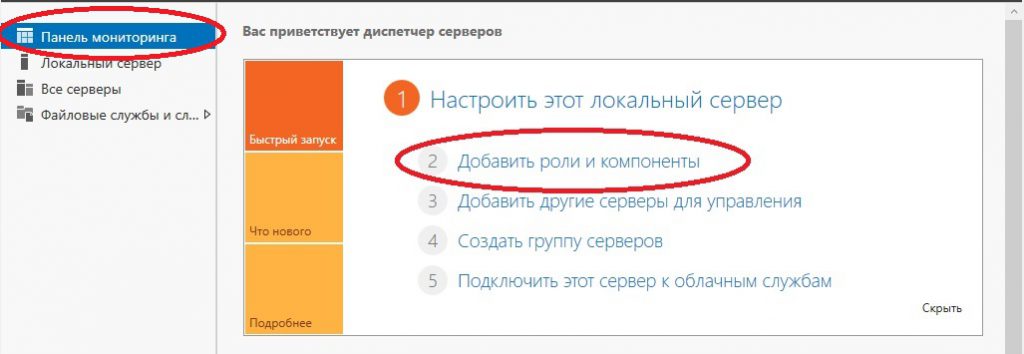

Добавляем новую роль на сервере. Для этого идём в Диспетчер серверов и на вкладке панель мониторинга кликаем Добавить роли и компоненты.

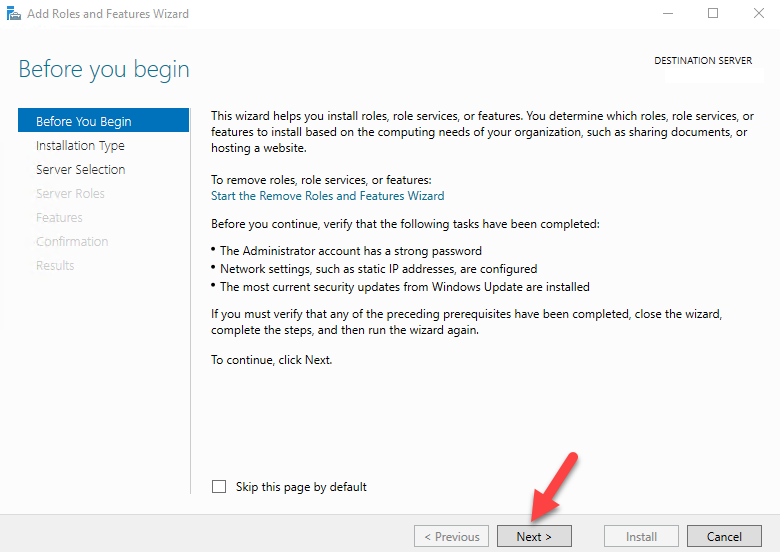

В появившемся окне жмём Далее.

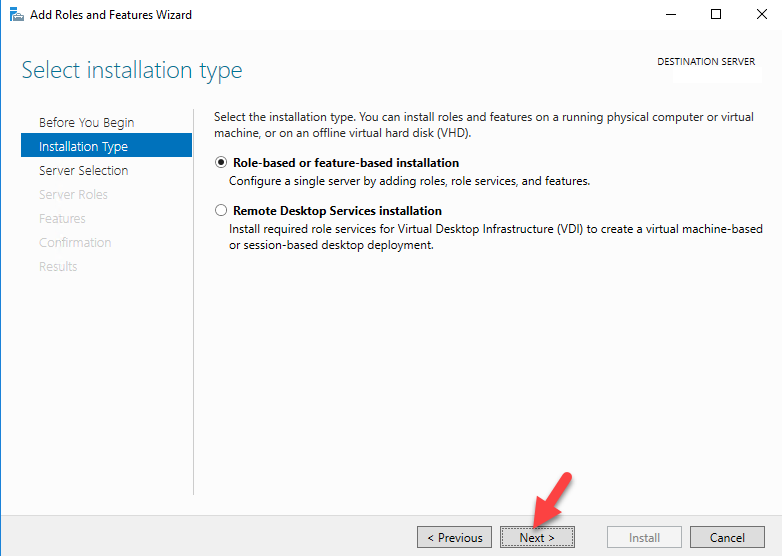

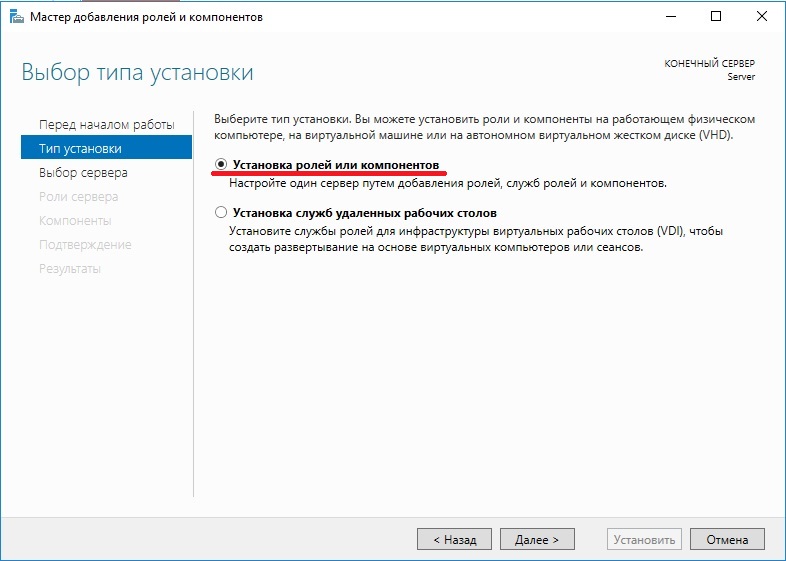

Выбираем первый пункт Установка ролей и компонентов и жмём Далее

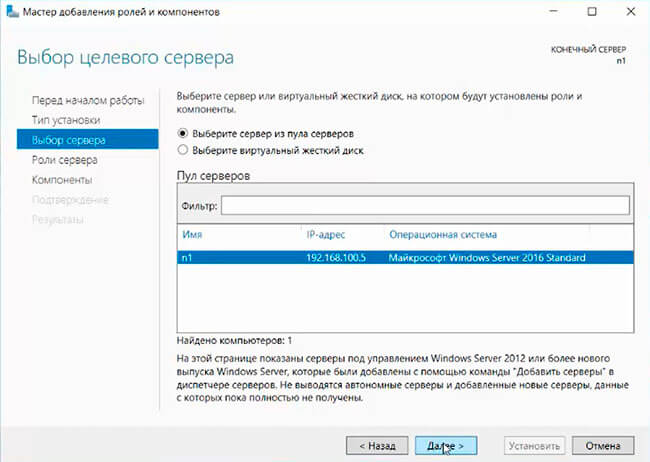

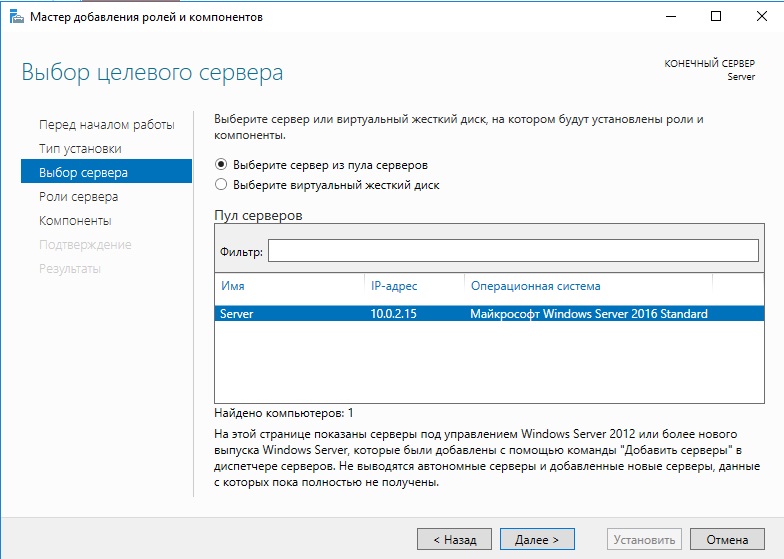

В следующем окне выбираем сервер на котором будет развёрнута роль. Жмём Далее.

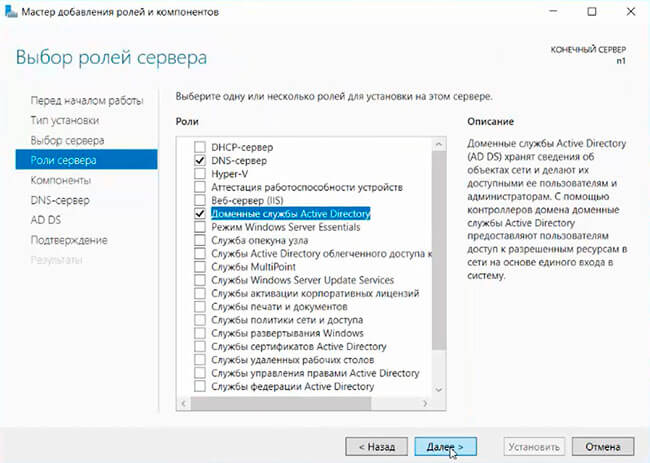

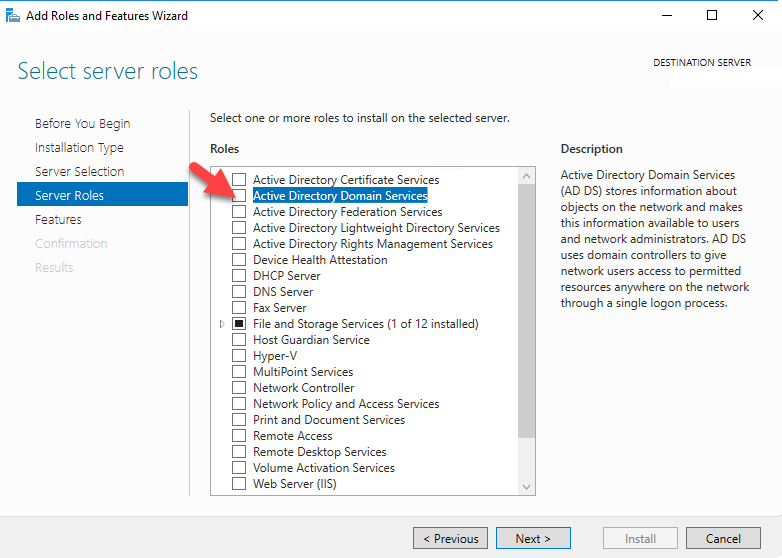

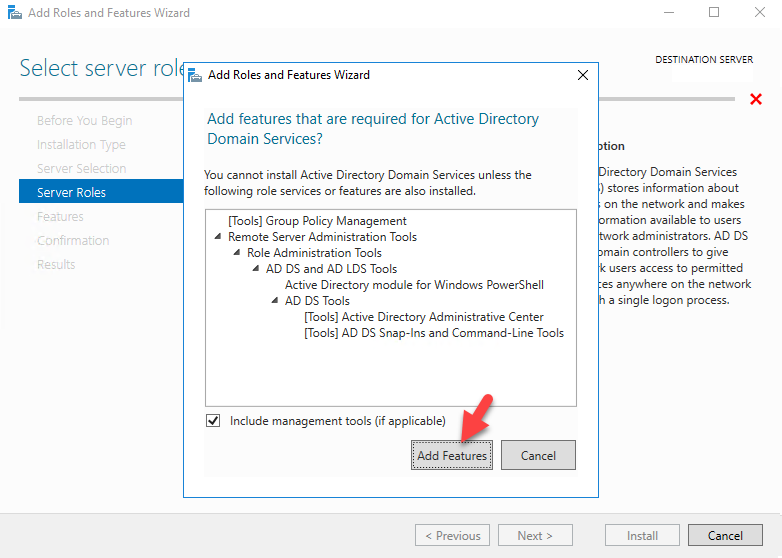

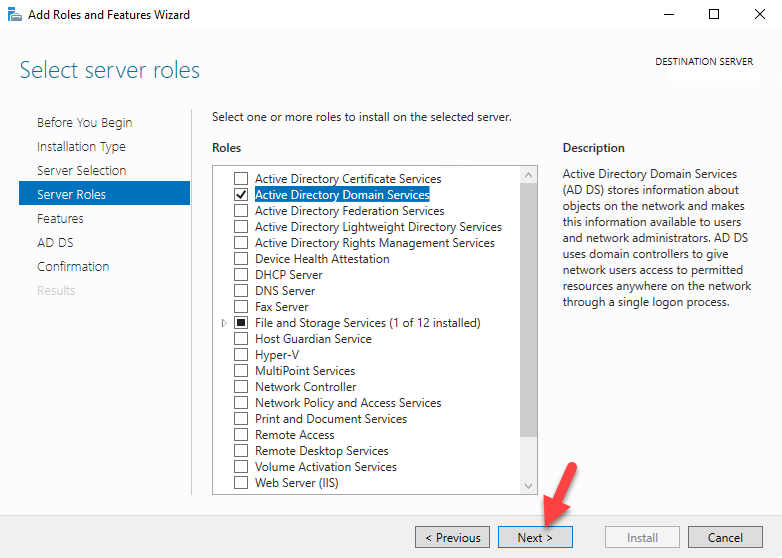

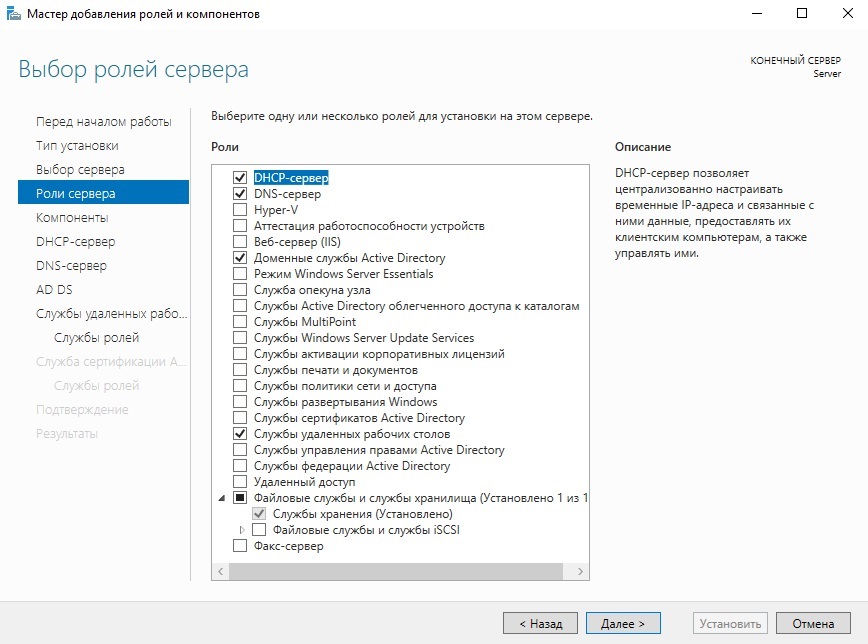

Галочкой отмечаем роль Доменные службы Active Directory и в подтверждающем запросе мастера добавления ролей и компонентов жмём Добавить компоненты. Жмём Далее.

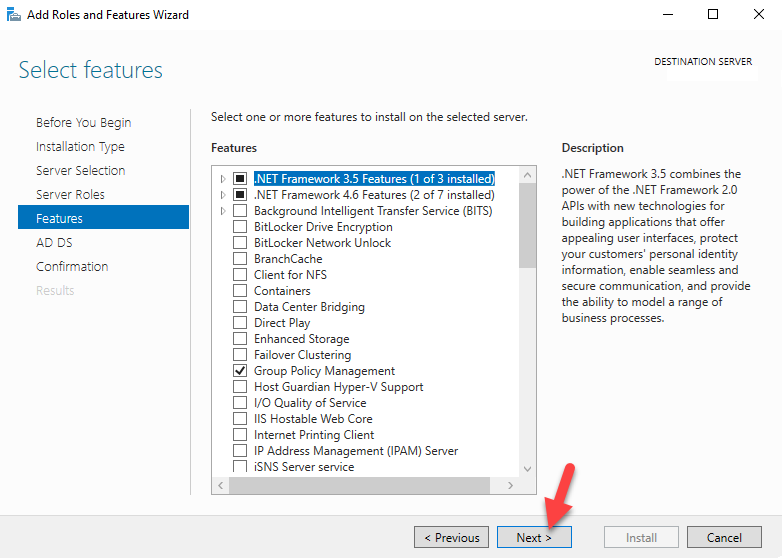

В следующем окне система предлагает выбрать дополнительные компоненты. В моём случае в этом нет необходимости. Жмём Далее.

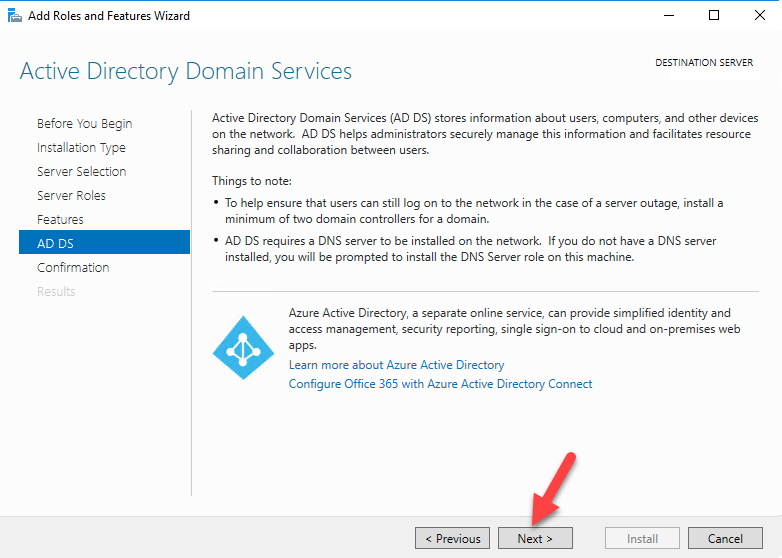

Следующее окно является информационным. на нём наше внимание обращается на то что желательно иметь по два контролера домена в каждом домене. Также здесь говорится о том что службы Active Directory требуют наличие установленного в сети DNS-сервера, если он не установлен, то будет предложено его установить. Жмём Далее.

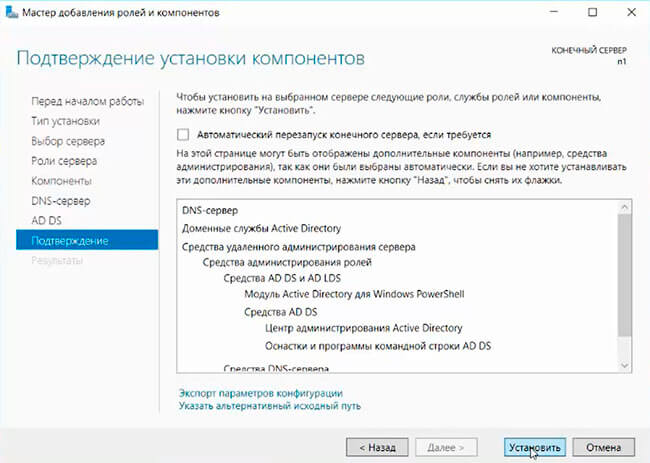

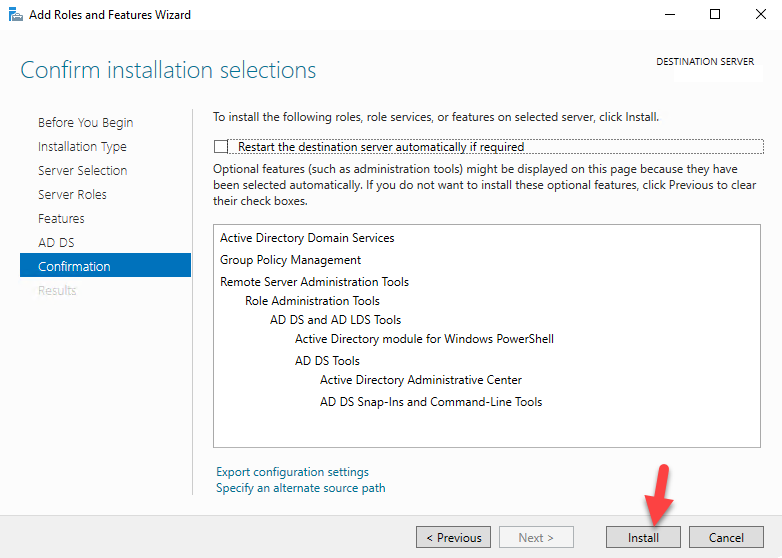

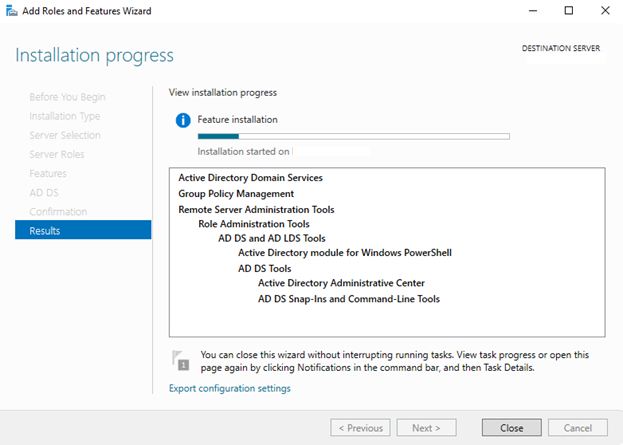

На завершающей странице мастера жмём Установить.

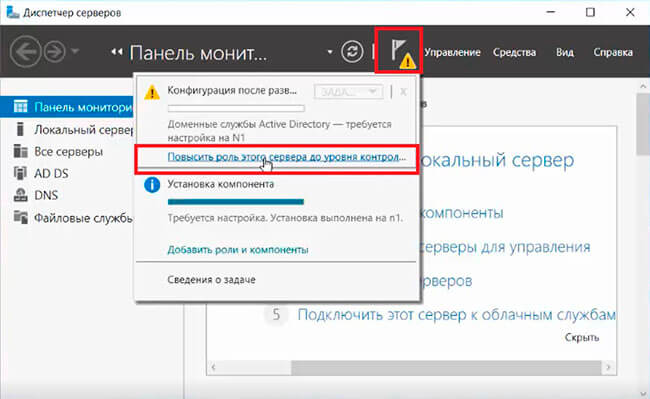

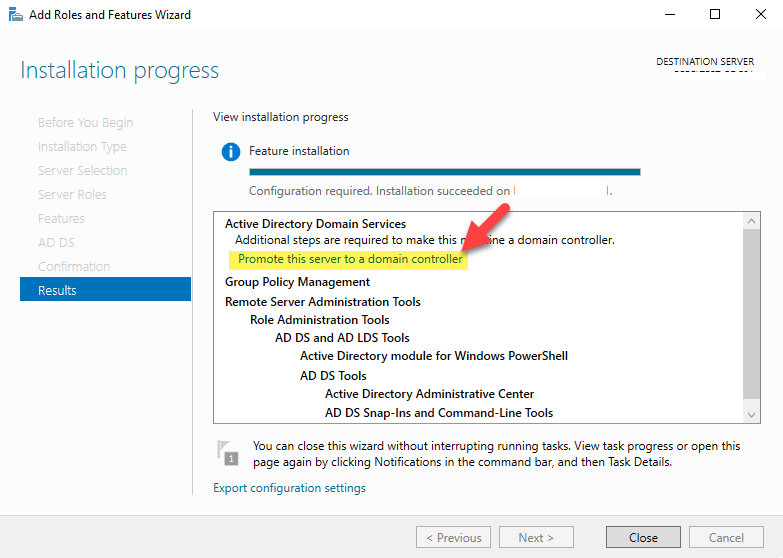

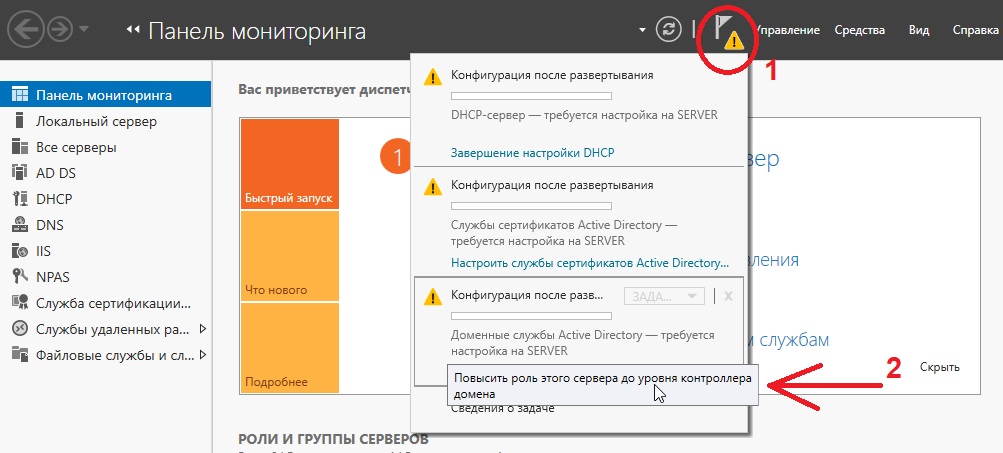

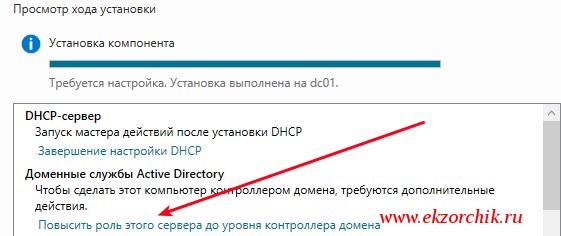

После завершения установки Роли, в Диспетчере серверов кликаем по значку Флажка с восклицательным знаком и выбираем Повысить роль этого сервера до уровня контроллера домена.

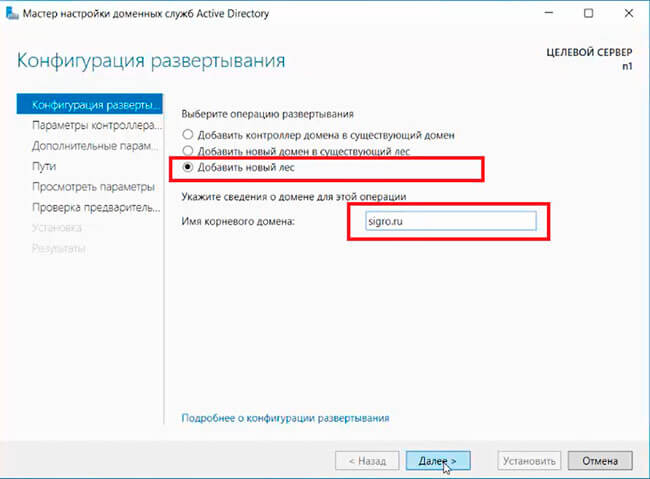

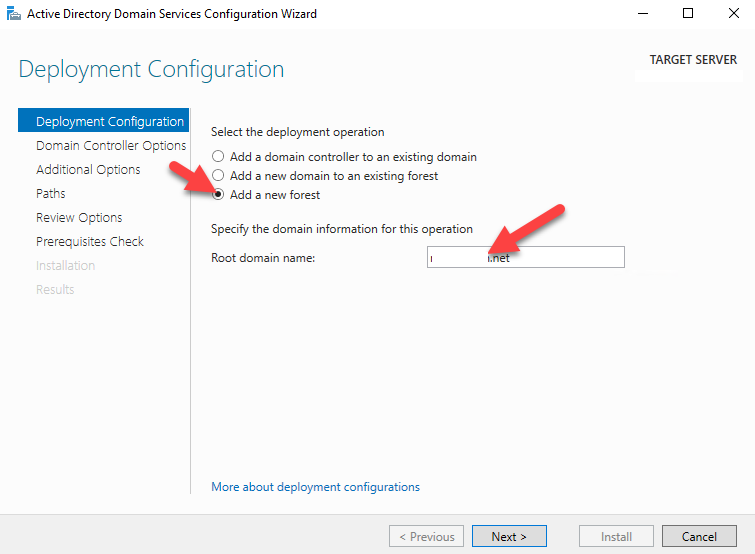

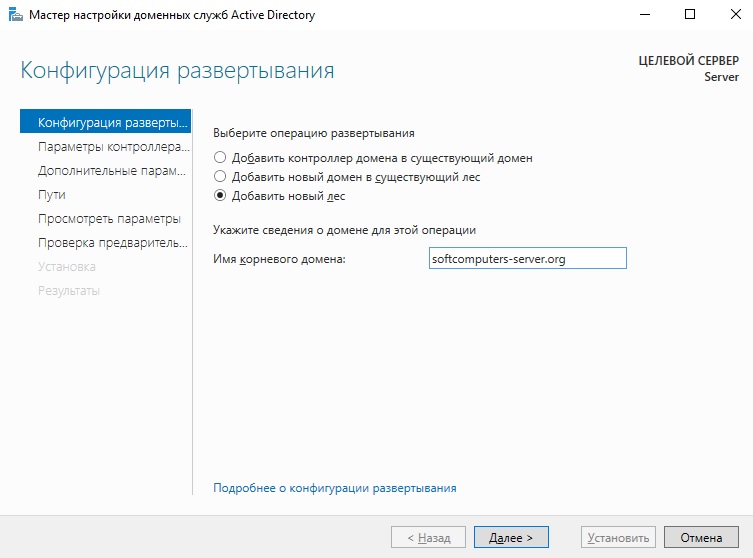

Далее открывается окно Мастера настройки доменных служб Active Directory где необходимо выбрать вариант развёртывания контроллера домена. Выбираем добавить новый лес и указываем корневое имя домена. Жмём Далее.

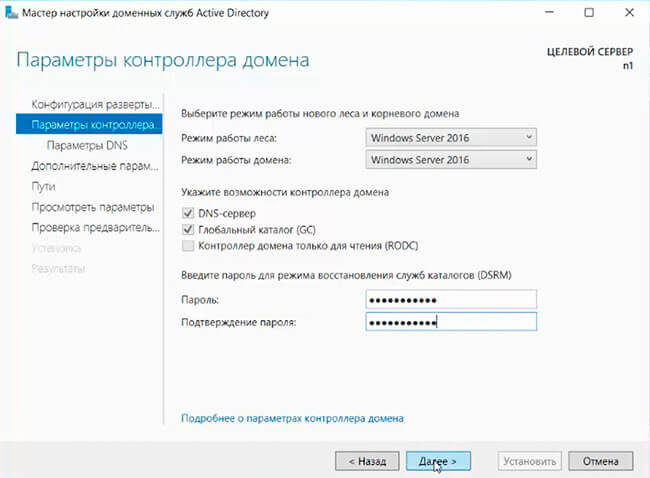

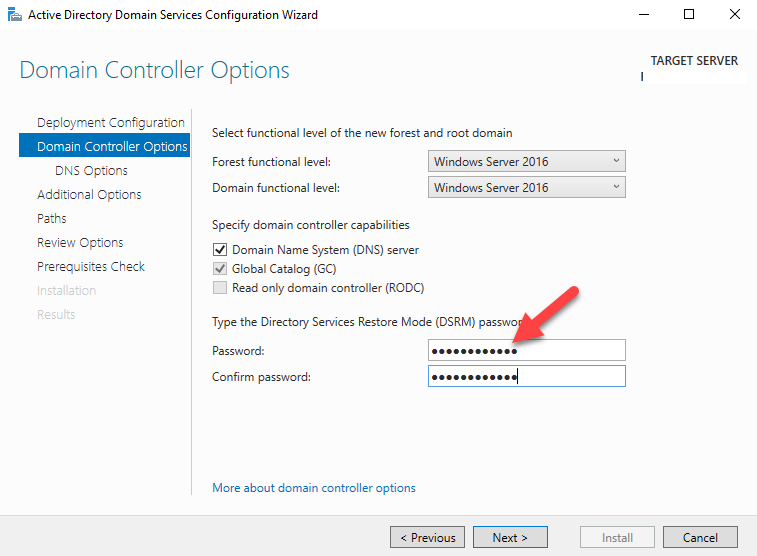

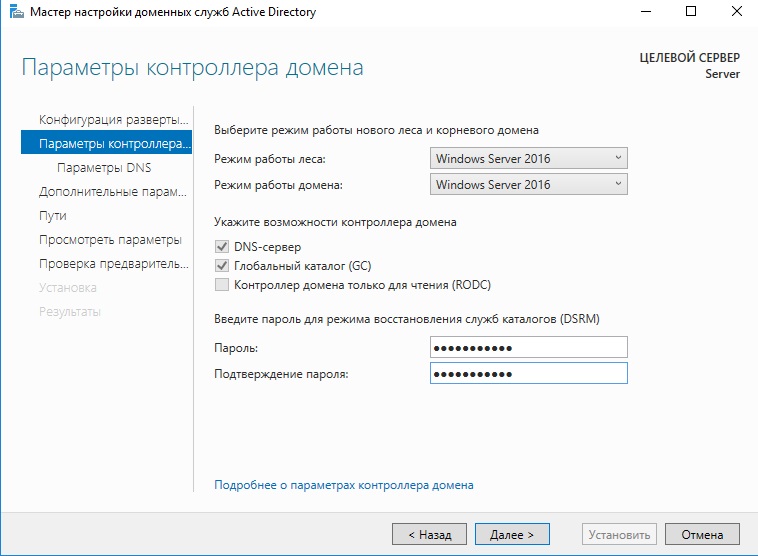

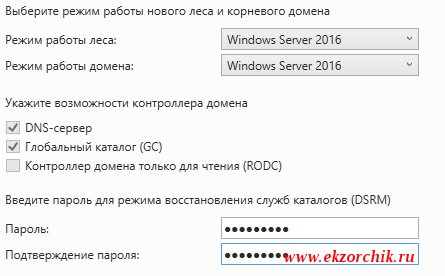

В параметрах контролера домена оставляем всё по умолчанию, задаём пароль для восстановления служб каталогов (DSRM). Проверяем наличие галочки в пункте DNS-сервер, она необходима для автоматического поднятия роли DNS.

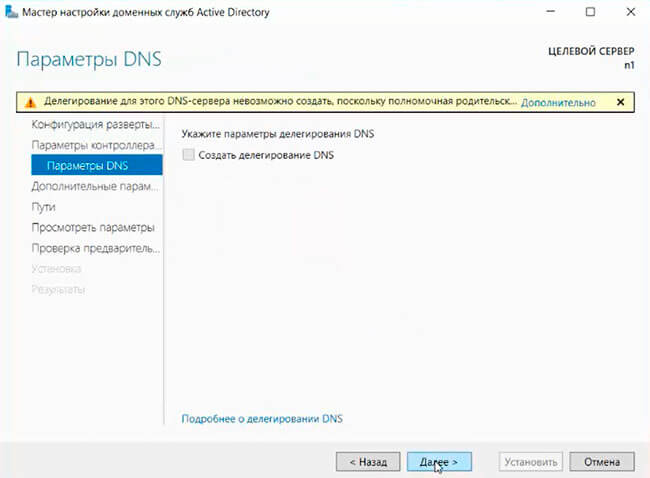

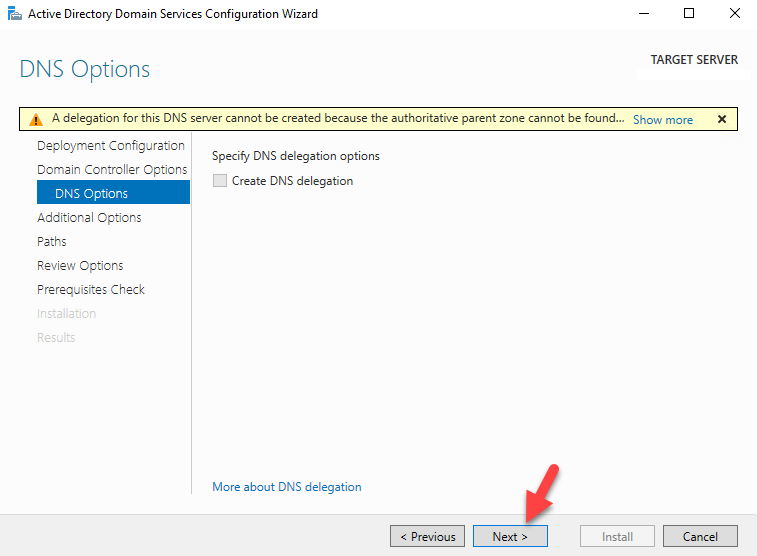

В параметрах DNS оставляем всё по умолчанию. На ошибку делегирования не обращаем внимание, т.к. роль DNS поднимается в процессе конфигурации контроллера домена. Жмём Далее.

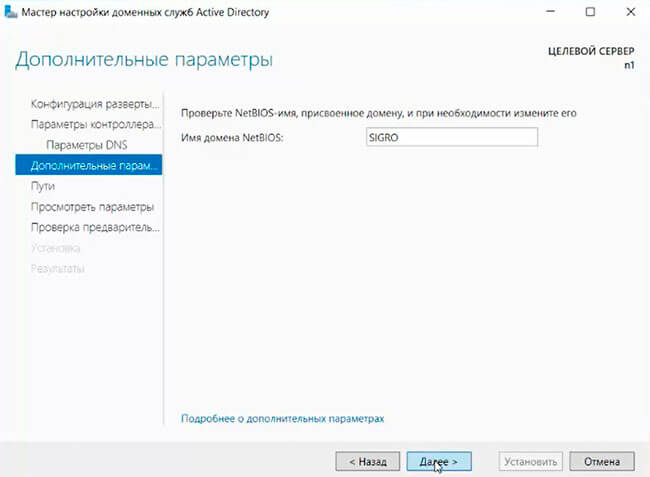

Следующие три окна просто жмём Далее.

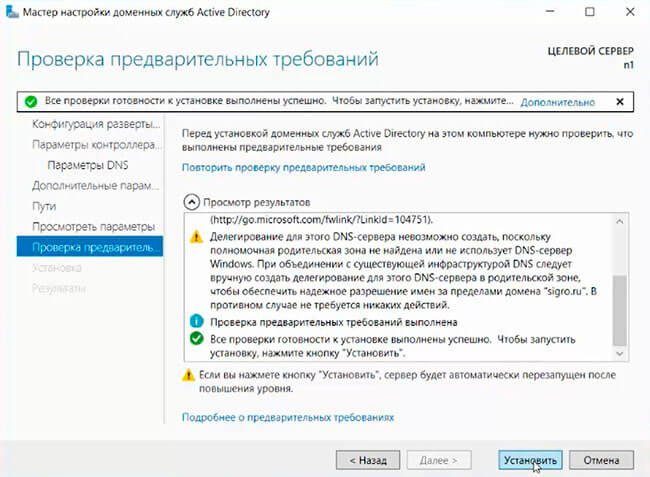

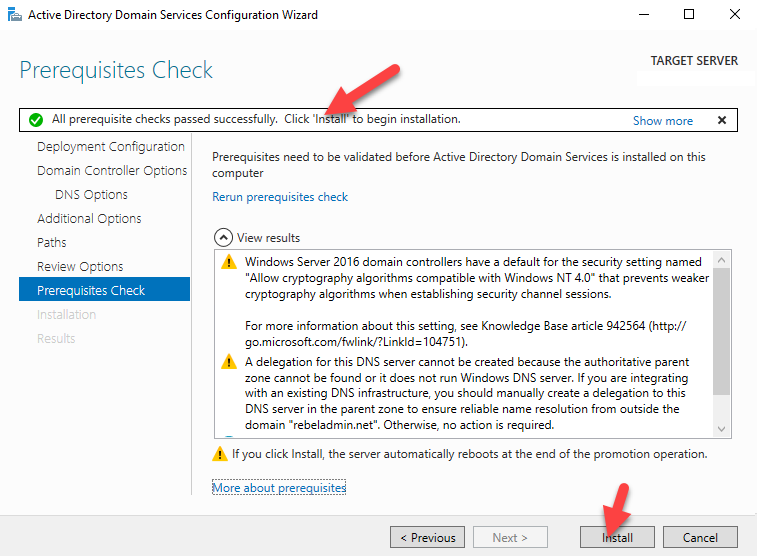

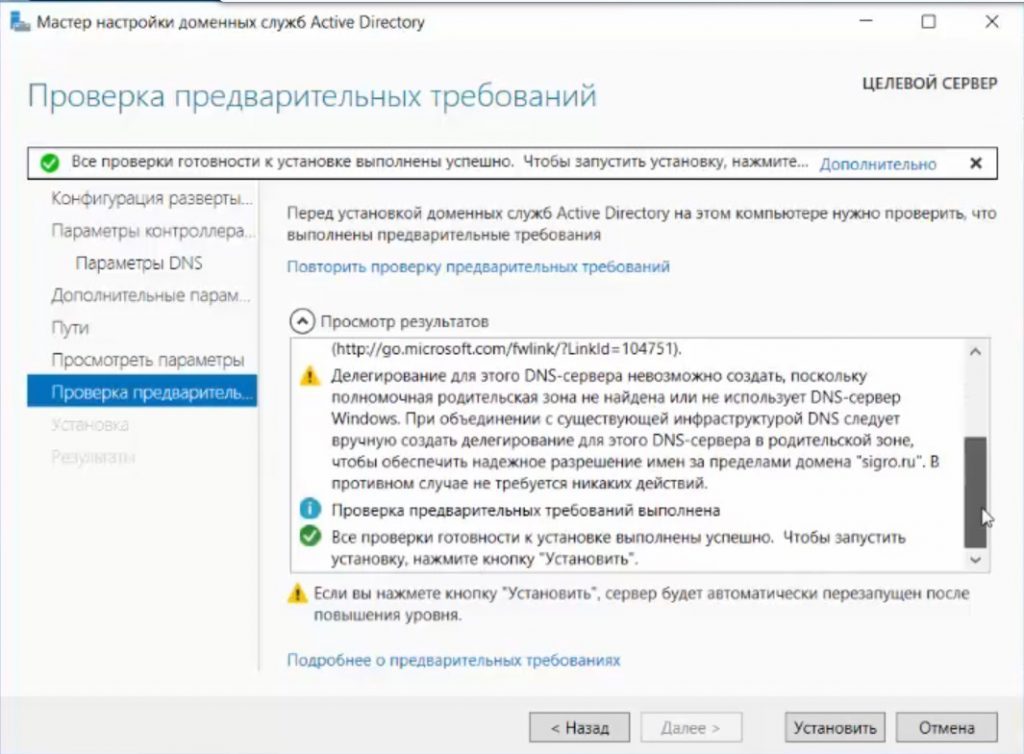

Дожидаемся окончания проверки готовности к установке. После сообщения мастера об успешной проверке жмём Установить.

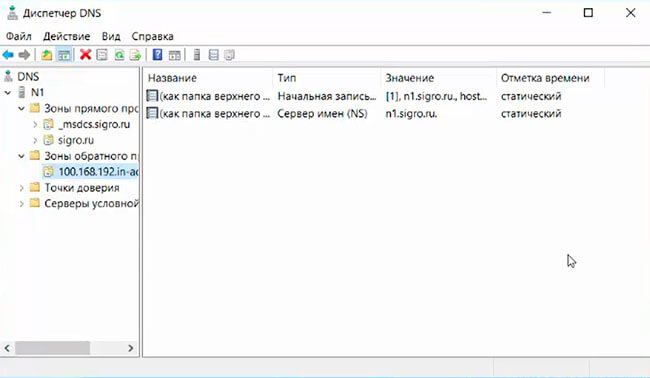

В ходе установки конфигурации Контроллера домена, сервер будет перезагружен. После того, как сервер перезагрузился добавим в DNS зону обратного просмотра. Зоны обратного просмотра служат для разрешения IP-адресов в имена устройств.

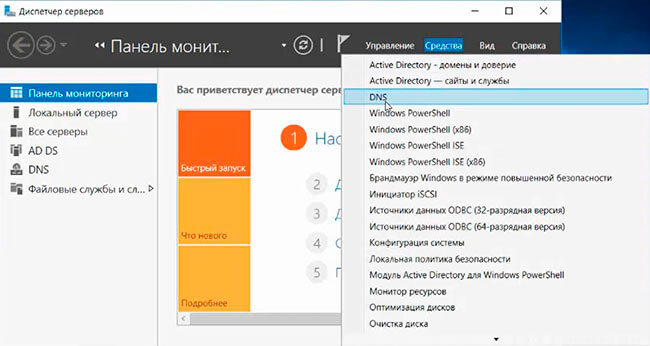

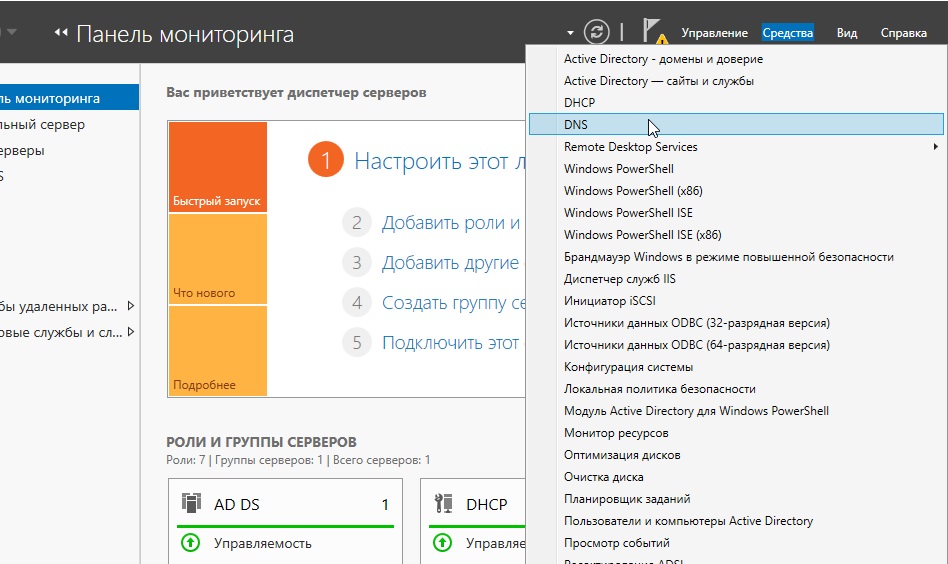

В Диспетчере серверов кликаем по кнопке Средства и вападающем списке выбираем DNS.

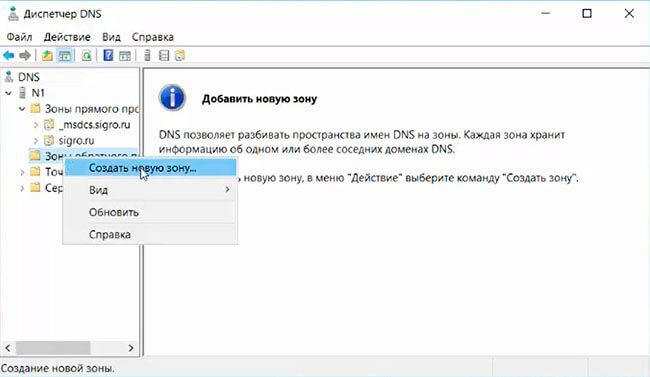

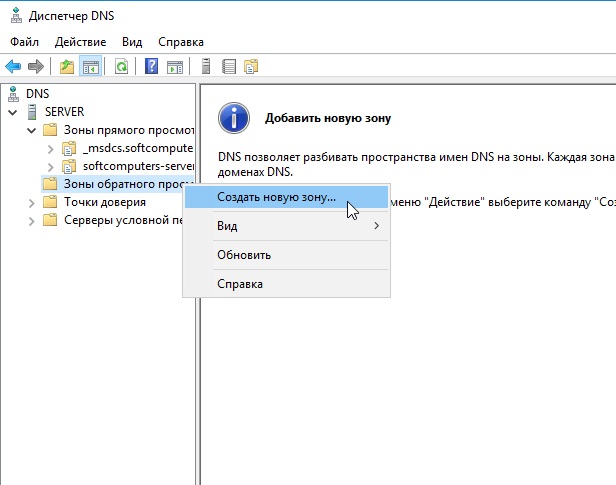

В диспетчере DNS выделяем вкладку Зоны обратного просмотра, кликаем правой кнопкой мыши и выбираем Создать новую зону.

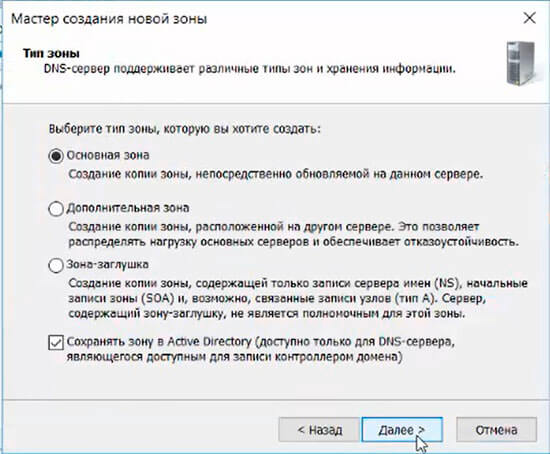

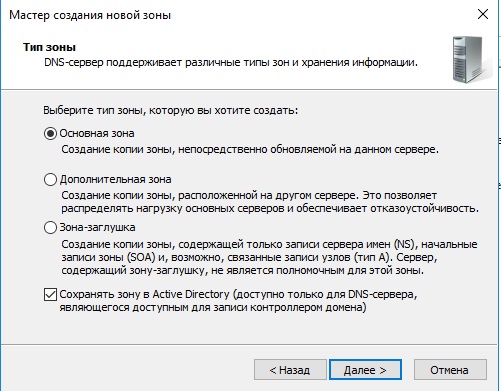

В мастере создания новой зоны выбираем тип добавляемой зоны. Выбираем Основная зона и жмём Далее.

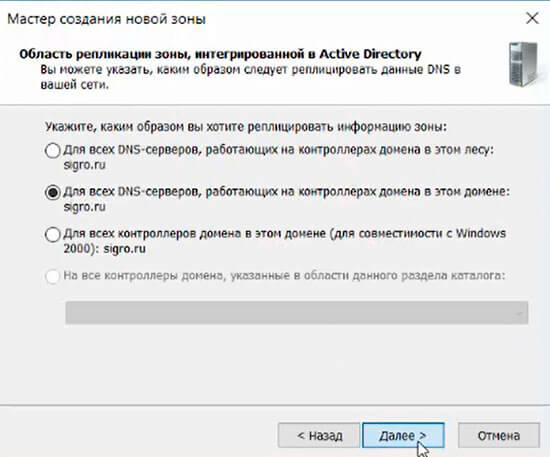

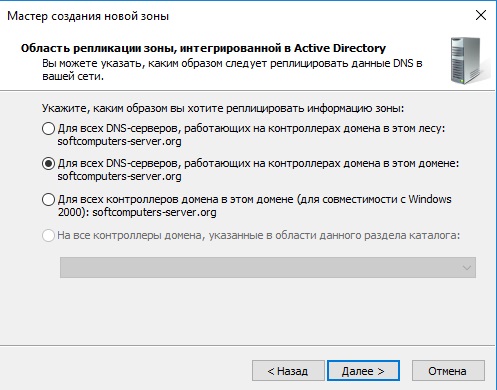

Далее предлагается выбрать каким образом будет выполняться репликация добавляемой зоны. Выбираем Для всех DNS-серверов, работающих на контролерах домена в этом домене.

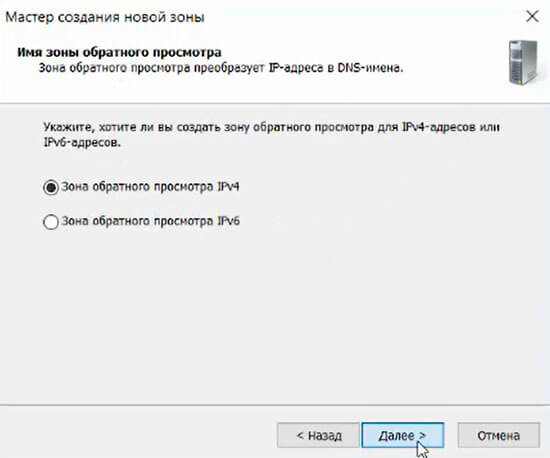

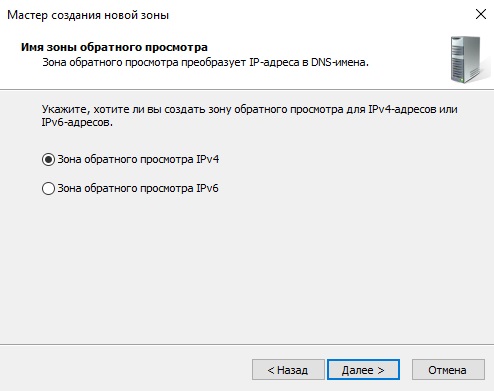

В следующем окне выбираем Зону обратного просмотра IPv4 и жмём Далее.

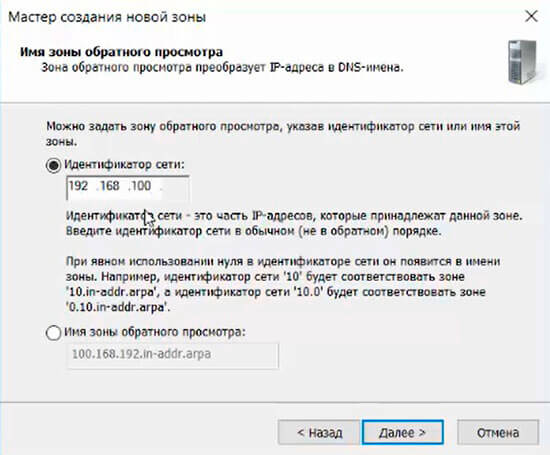

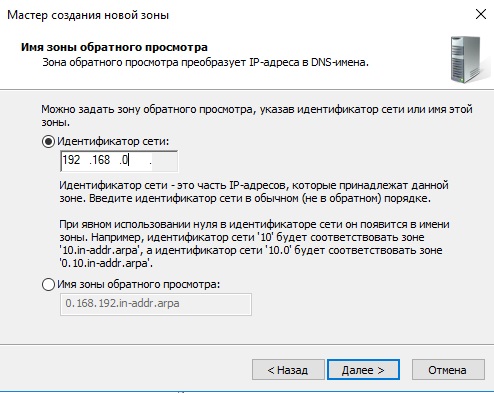

Далее задаём Идентификатор сети. В моём варианте это 192.168.1. Жмём Далее.

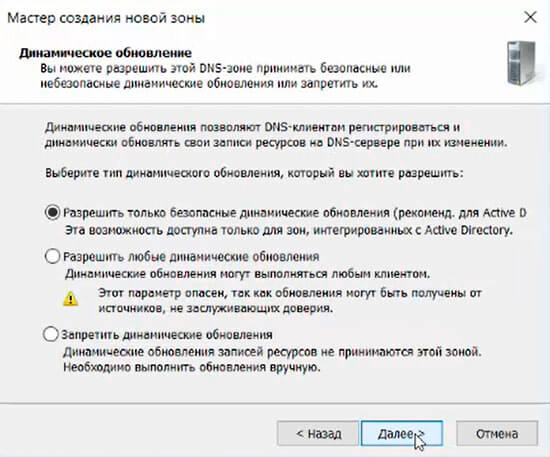

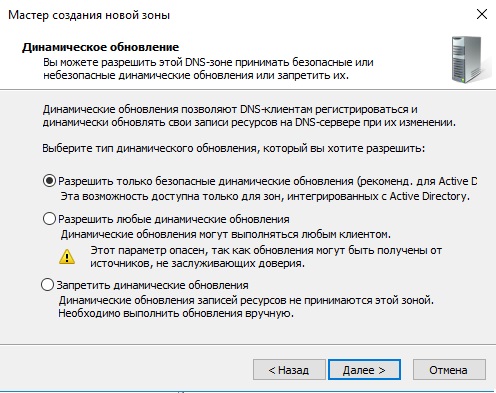

В следующем окне выбираем Разрешить любые динамические обновления и жмём Далее.

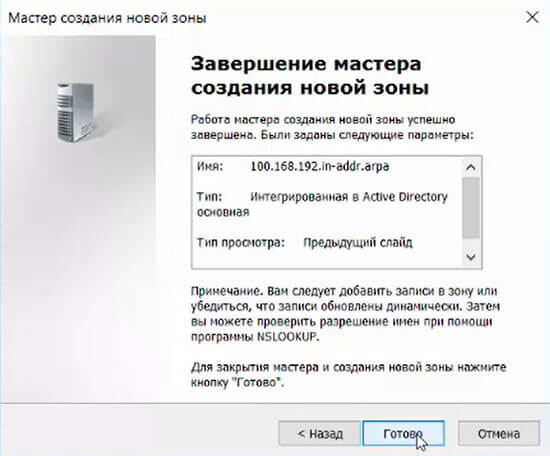

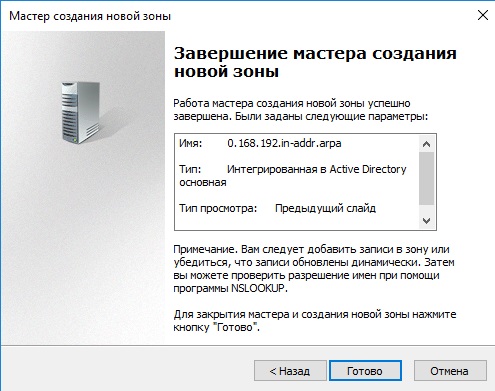

В завершении мастера создания новой зоны жмём Готово.

На следующем этапе укажем Сервера пересылки. Они необходимы для того чтобы кэшировать и перенаправлять DNS-запросы с локального DNS-сервера на внешний DNS-сервер в сети интернет. Это необходимо для того чтобы локальные компьютеры доменной сети смогли получить доступ в интернет.

В диспетчере DNS выделяем наш сервер и кликаем правой кнопкой мыши. В Выпадающем меню выбираем свойства

далее переходим во вкладку Сервер пересылки и жмём кнопку Изменить.

В редакторе серверов пересылки вводим IP-адрес или DNS имя провайдера или например DNS Google (8.8.8.8). Жмём ОК.

Контроллер домена развёрнут и настроен. Можно добавлять компьютеры в домен.

Установка и настройка DNS-сервера и Active Directory в Windows Server 2016 практически не отличается от предыдущих выпусков серверов компании Microsoft, таких как Windows Server 2012, 2008. Пройдя несколько шагов устанавливается роль DNS и Доменные службы Active Directory, также для сервера имён потребуется небольшая настройка.

Установка и настройка роли DNS-сервера и Доменные службы Active Directory

До установки ролей сервера, требуется задать имя будущему серверу, а также статический IP-адрес. Также, если имеются, указываем IP-арес шлюза.

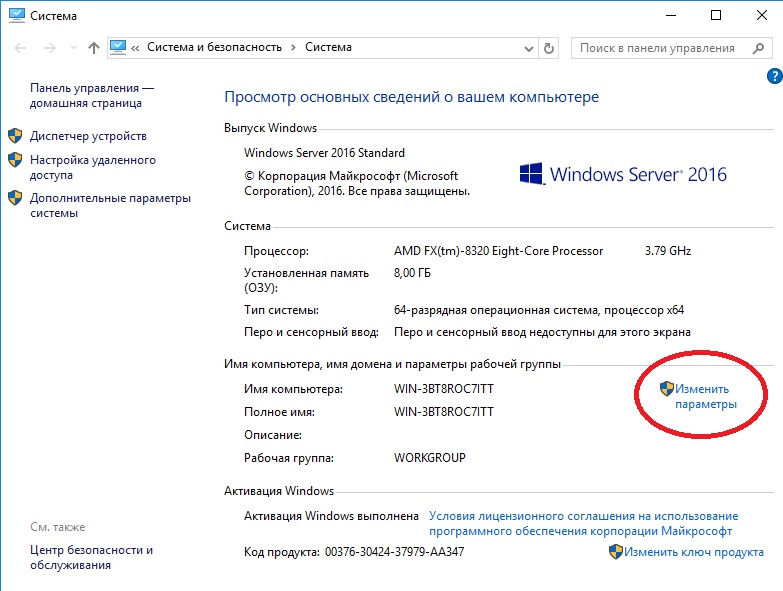

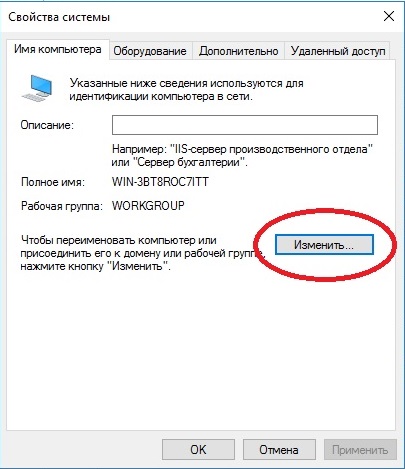

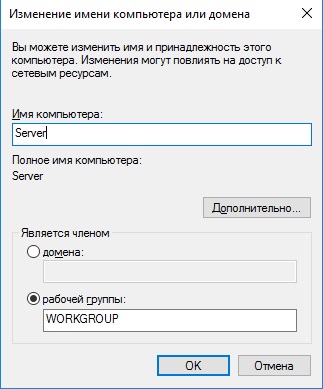

1. Нажимаем правой клавишей мыши на «Этот компьютер» и выбираем «Свойства». В открывшемся окне — «Изменить параметры» — «Изменить». Задаём имя компьютера и нажимаем «ОК». Для того, чтобы изменения вступили в силу, перезагружаем компьютер.

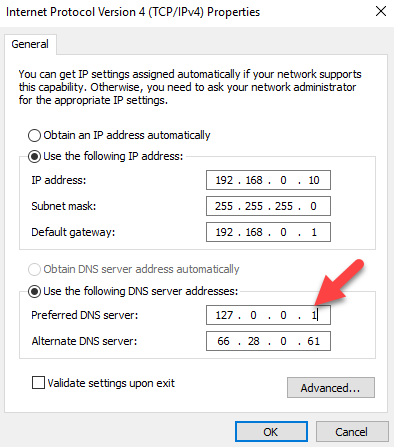

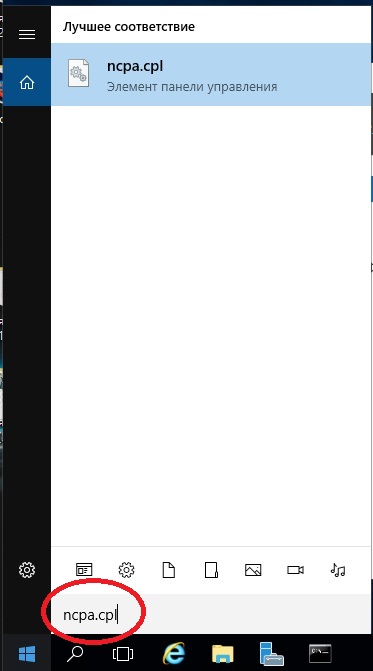

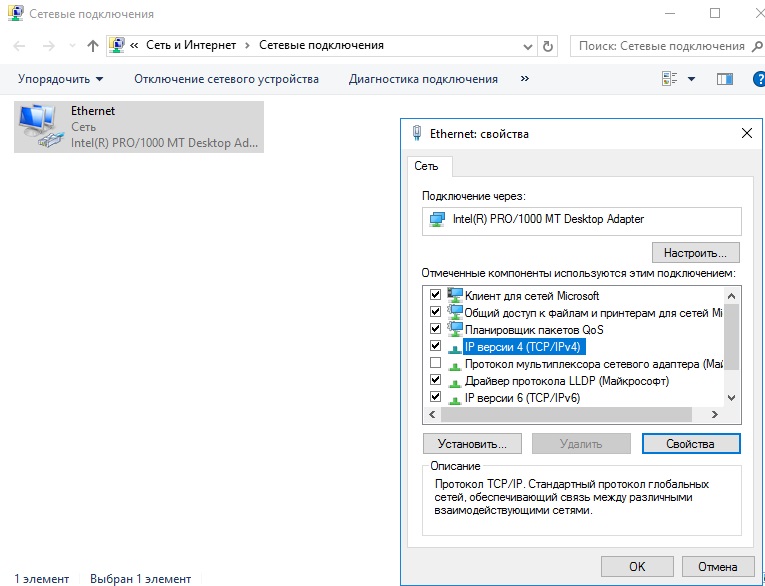

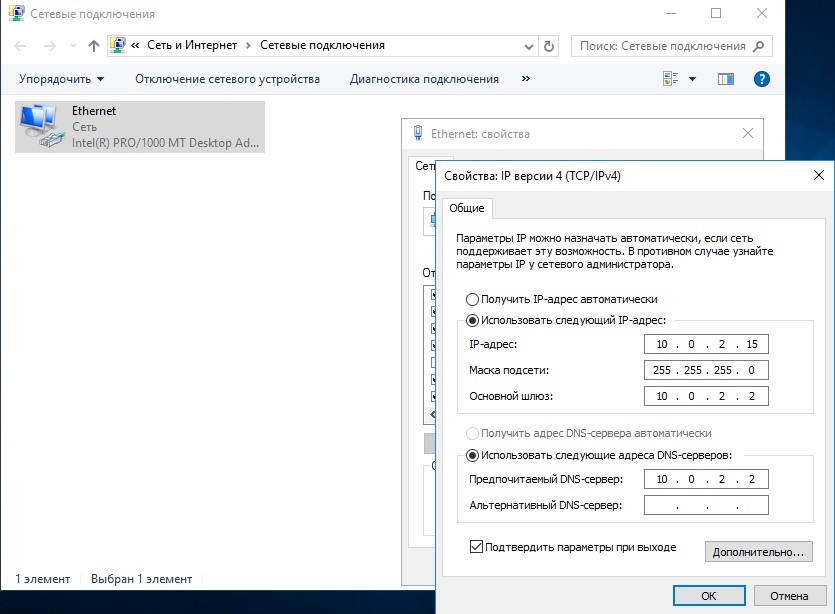

2. Для того, чтобы открыть сетевые соединения, в поле «Поиск» набираем команду ncpa.cpl. Выбираем нужный сетевой интерфейс, правой клавишей мыши — «Свойства». IP версии 6(TCP/IPv6) выключаем, если не используем. Затем выбираем IP версии(TCP/IPv4). Заполняем поля:

IP-адрес: адрес сервера (например, 192.168.100.5)

Маска подсети: маска сети (например, 255.255.255.0)

Основной шлюз: шлюз, если имеется (например, 192.168.100.1)

Предпочитаемый DNS-сервер: (например, 192.168.100.5)

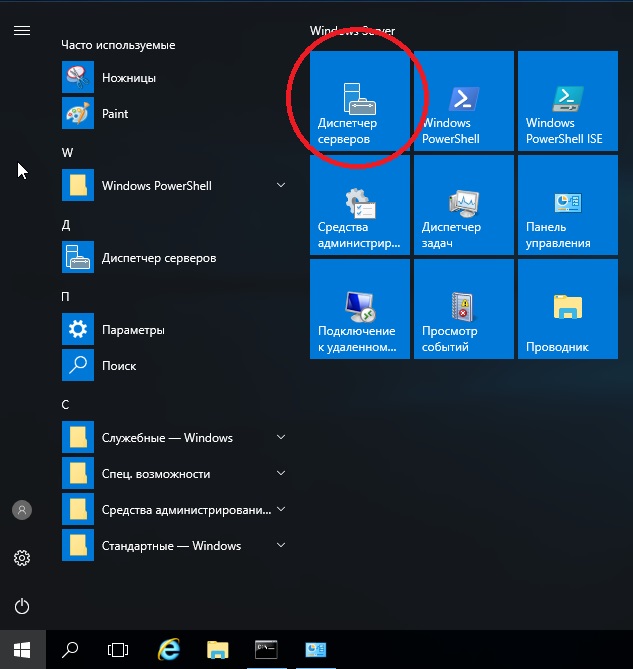

3. Теперь можно начать установку ролей сервера. Для этого выбираем «Диспетчер серверов».

4. В следующем окне — «Добавить роли и компоненты».

5. Читаем «Перед началом работы» и нажимаем «Далее». Затем оставляем по умолчанию чекбокс «Установка ролей или компонентов» и снова «Далее». В следующем окне выбираем сервер, на который будем устанавливать роли и «Далее».

6. Выбора ролей сервера — ставим галочки напротив «DNS-сервера» и «Доменные службы Active Directory». При появлении запроса о добавлении компонентов — «Добавить компоненты». Затем «Далее».

7. В следующих окнах нажимаем «Далее», а в окне «Подтверждение установки компонентов» выбираем «Установить». Этот мастер можно закрывать, по окончании установки появится предупреждение в диспетчере серверов.

8. После окончания установки выбранных ролей сервера, нажимаем на значок предупреждения в «Диспетчере серверов» и выбираем «Повысить роль этого сервера до уровня контроллера домена».

9. В следующем окне — «Добавить новый лес». Имя корневого домена — уникальное имя вашего домена.

10. В «Параметрах контроллера домена» оставляем по умолчанию режим работы леса и домена — «Windows Server 2016». Вводим пароль для режима восстановления служб каталогов (DSRM).Этот пароль может пригодиться, его обязательно надо запомнить или записать в надежное место.

11. В окне «Параметры DNS» — нажимаем «Далее».

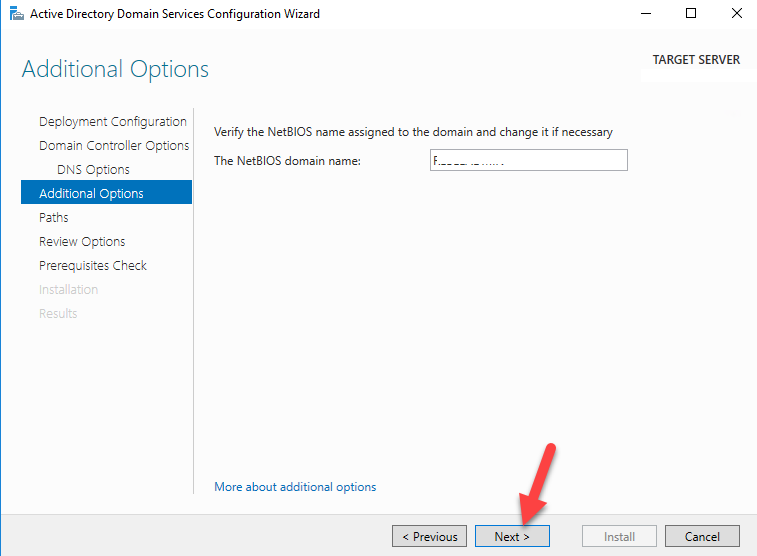

12. В «Дополнительные параметры» — «Далее».

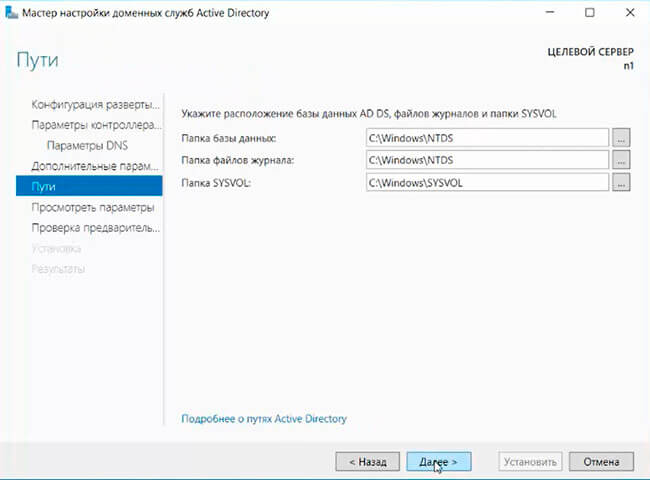

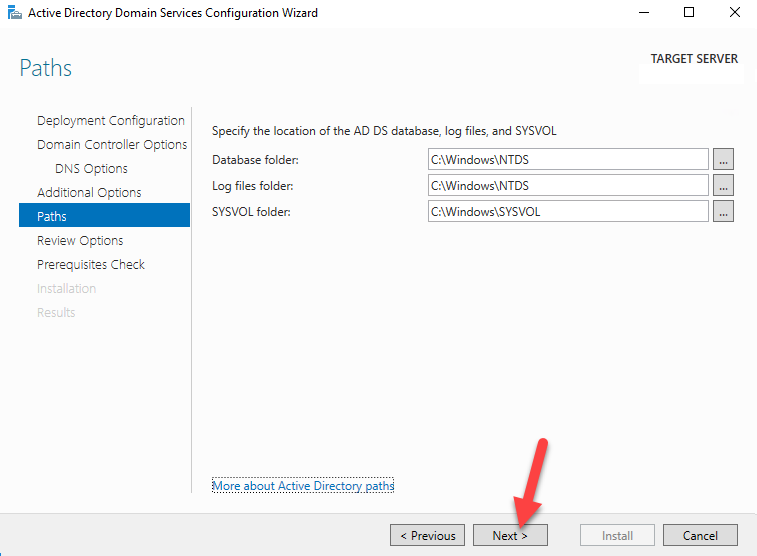

13. Расположение базы данных AD DS, файлов журналов и попок SYSVOL оставляем по умолчанию, нажимаем «Далее».

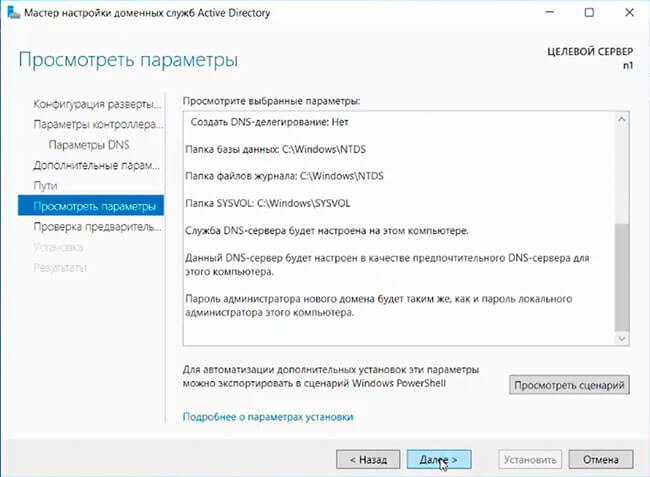

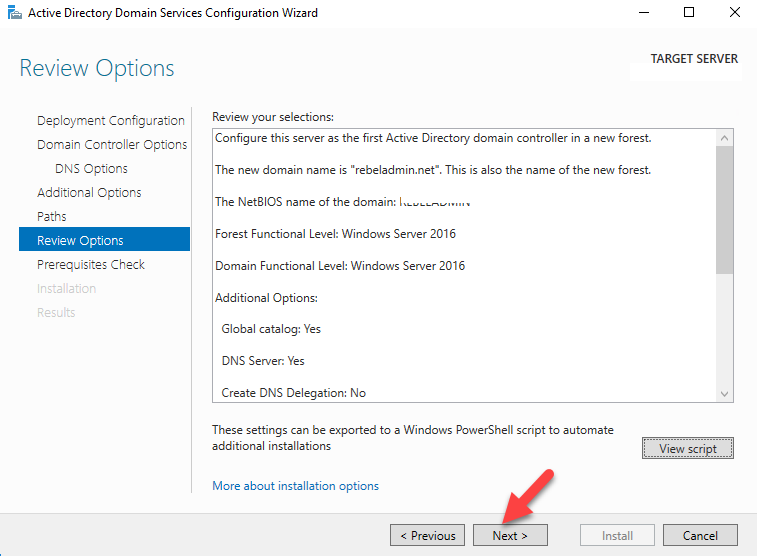

14. Проверяем параметры, затем «Далее».

15. После того, как сервер проверит соответствие предварительных требований, можно нажимать «Установить».

16. После настройки контроллера домена, можно перейти к настройке обратной зоны DNS-сервера. Для этого в «Диспетчер серверов» выбираем «Средства», далее «DNS».

17. В открывшемся окне выбираем наш сервер, затем «Зона обратного просмотра». Правой клавишей мыши — «Создать новую зону…».

18. В мастере создания новой зоны оставляем тип зоны — «Основная зона», затем «Далее».

19. Оставляем по умолчанию чекбокс на «Для всех DNS-серверов, работающих на контроллерах домена в этом домене, снова «Далее».

20. В следующем окне — «Зона обратного просмотра IPv4», затем «Далее».

21. Для настройки зоны обратного просмотра задаем «Идентификатор сети» (например 192.168.100). После этого появится автоматически зона обратного просмотра. Нажимаем «Далее».

22. В следующем окне оставляем по умолчанию «Разрешить только безопасные динамические обновления, затем «Далее».

23. Для завершения настройки создания новой зоны проверяем настройки и нажимаем «Готово».

24. Появится зона обратного просмотра для домена.

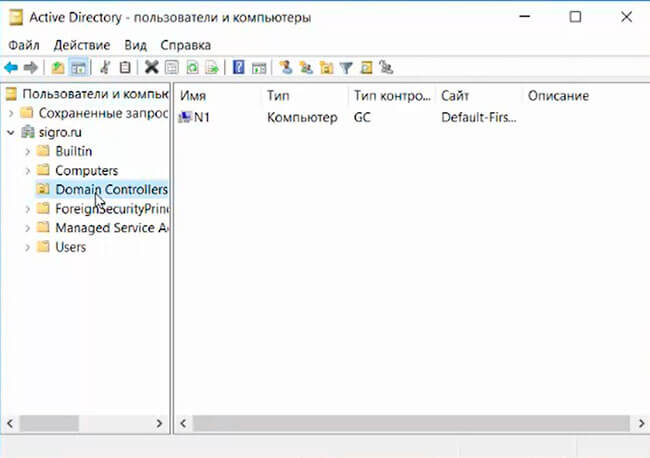

25. В «Диспетчере серверов» выбираем «Пользователи и компьютеры Active Directory». Проверяем работу Active Directory.

На этом установка и настройка выбранных ролей сервера заканчивается.

Посмотреть, что и как делать, можно здесь:

Читайте также:

- Установка и настройка DHCP — Windows Server 2016

- Второй контроллер домена — Windows Server 2016

- Создание и удаление пользователя, восстановление из корзины — Windows Server 2016

- Ввод компьютера в домен — Windows Server 2016

- Переименование учётной записи администратора домена — Windows Server 2016

- Windows server 2019 — установка и настройка Active Directory, DNS, DHCP

В Windows Server 2016 появились новые довольно интересные новые функции, такие как временное членство в группах AD, Privileged Access Management и т.д. Постараюсь описать их более подробно в следующих статьях. В этой статье я покажу, как установить домен Active Directory в Windows Server 2016. Для установки AD, сервер по минимальным требованиям должен соответствовать следующим условиям:

Процессор:

- 64-битный процессор с частотой не менее 1,4 Ггц

- поддержка NX, DEP, CMPXCHG16b, LAHF/SAHF, PrefetchW, Second Level Address Translation (EPT или NPT)

Память

- не менее 512 Мб (для Server Core и Nano редакций), 2 Гб для версии Windows Server с GUI

- поддержка ECC (Error Correcting Code) или аналогов

Дисковый контроллер и требования к месту:

Дисковый контроллер для установки Windows Server 2016 должен быть совместим со спецификацией PCI Express. Windows Server 2016 не позволяет использовать диски ATA/PATA/IDE/EIDE для загрузки, хранения файла подкачки или дисков с данными

Минимальный размер раздела на систему: 32 Гб

Сетевой адаптер:

- сетевой адаптер Ethernet с пропускной способностью не менее 1 Гб/с

- Совместимость с архитектурой PCI Express

- поддержка PXE (-boot Execution Environment)

- Желательна (но не обязательно) поддержка сетевой отладки (KDNet)

В этом примере я использую виртуальную машину, запущенную на сервере VMWare ESXi, на которую и уставлена Windows Server 2016.

1) Войдите на сервер под локальным администраторов. На сервер кроме роли Active Directory Domain Services также будет установлена служба DNS. Изменим настройки сетевого интерфейса, указав в качестве первичного DNS сервера собственный IP адрес севера или адрес 127.0.0.1.

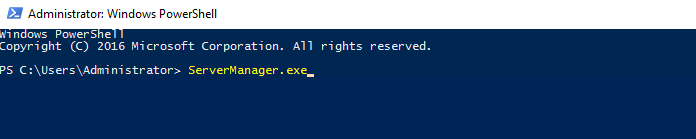

2) Затем откройте Server Manager, нажав на соответствующий значок или выполнив в консоли PowerShell команду ServerManager.exe.

3) В окне Server Manager нажмите Add roles and features

4) В окне мастера добавления ролей и компонентов нажмите Next.

5) В следующем окне нажмите Next

6) Т.к. установка выполняется на локальный сервер, в следующем окне оставьте переключатель в исходном положении и нажмите Next

7) В следующем окне в списке ролей выберите Active Directory Domain Services. В открывшемся окне появится список ассоциированных компонентов, которые должны быть установлены вместе с ролью ADDS. Нажмите кнопку Add features, а затем Next.

9) В следующем окне приведено небольшое описание роли AD DS. Нажмите Next.

10) Ознакомьтесь со списком выбранных для установки ролей и компонентов. Для начала установки нажмите кнопку Install.

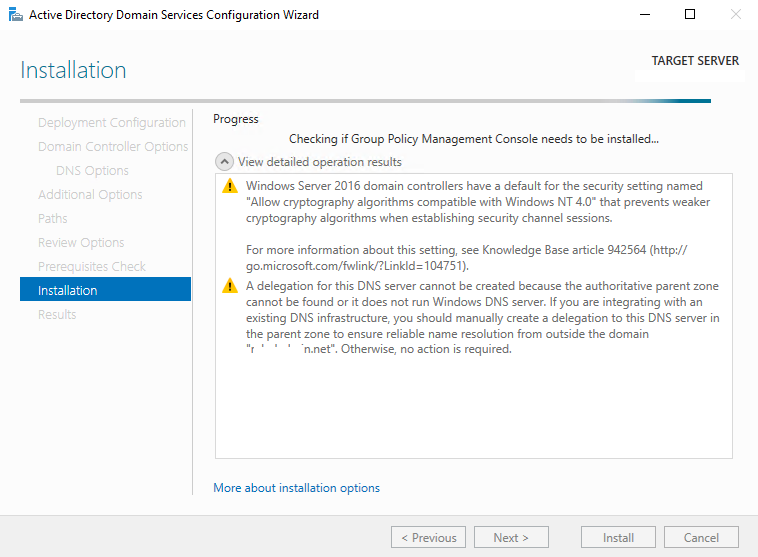

11) На экране будет отображаться текущий статус процесса установки

12) После окончания установки, нажмите на ссылку Promote this server to a domain controller.

13) Запустите мастер настройки Active Directory. В моем случае я устанавливаю новый лес AD. В том случае, если вы добавляете дополнительный контроллер домена в существующий домен, выберите соответствующую опцию. Я же выбираю опцию Add a new forest и указывают FQDN имя домена (test.net).

14) В следующем окне нужно указать функциональный уровень домена и леса AD. Я выбрал последнюю версию схемы AD – Windows Server 2016. Кроме того, этот сервер будет выступать сервером DNS и являться Global Catalog. Также нужно указать пароль администратора для входа в DSRM режим.

15) Т.к. мой сервер будет первым DNS сервером в лесу, нет необходимости настраивать делегацию DNS. Поэтому просто нажмите Next.

16) NETBIOS имя домена оставим без изменений (TEST)

17) На следующем экране нужно указать путь к каталогам NTDS, SYSVOL и LOG. Мы оставим все пути по-умолчанию, предполагая, что все папки будут храниться в каталоге системного диска C:Windows.

18) На следующем экране можно ознакомиться со списком выбранных настроек. Если все OK, нажмите Next, если нет – вернитесь назад и внесите изменения.

19) Далее выполнится предварительная оценка выбранной конфигурации, в том случае, если критичных конфликтов не будет, станет доступна кнопка Install.

20) Запустится процесс установки контроллера домена

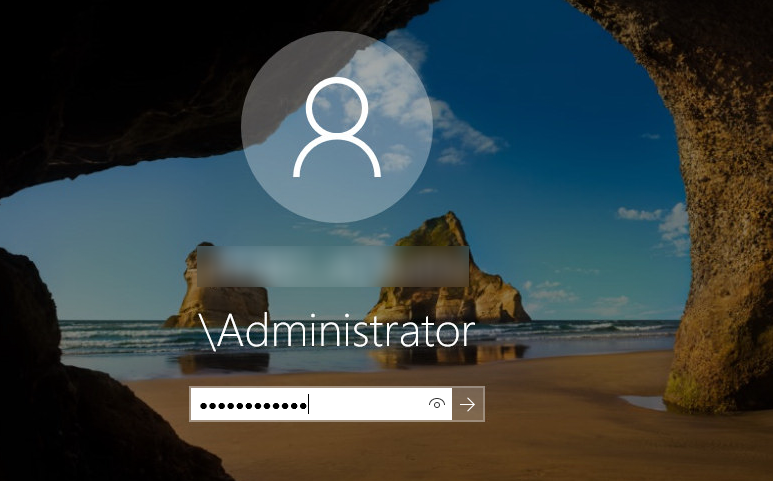

21) После окончания установки, сервер автоматически перезагрузится. Войдите на сервер под учетной записью администратора домена.

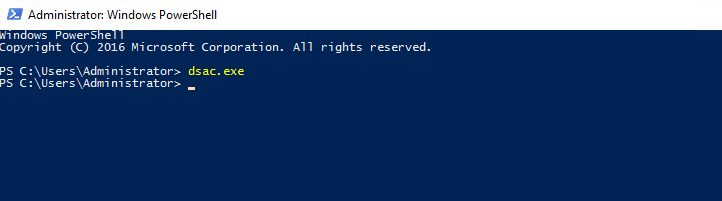

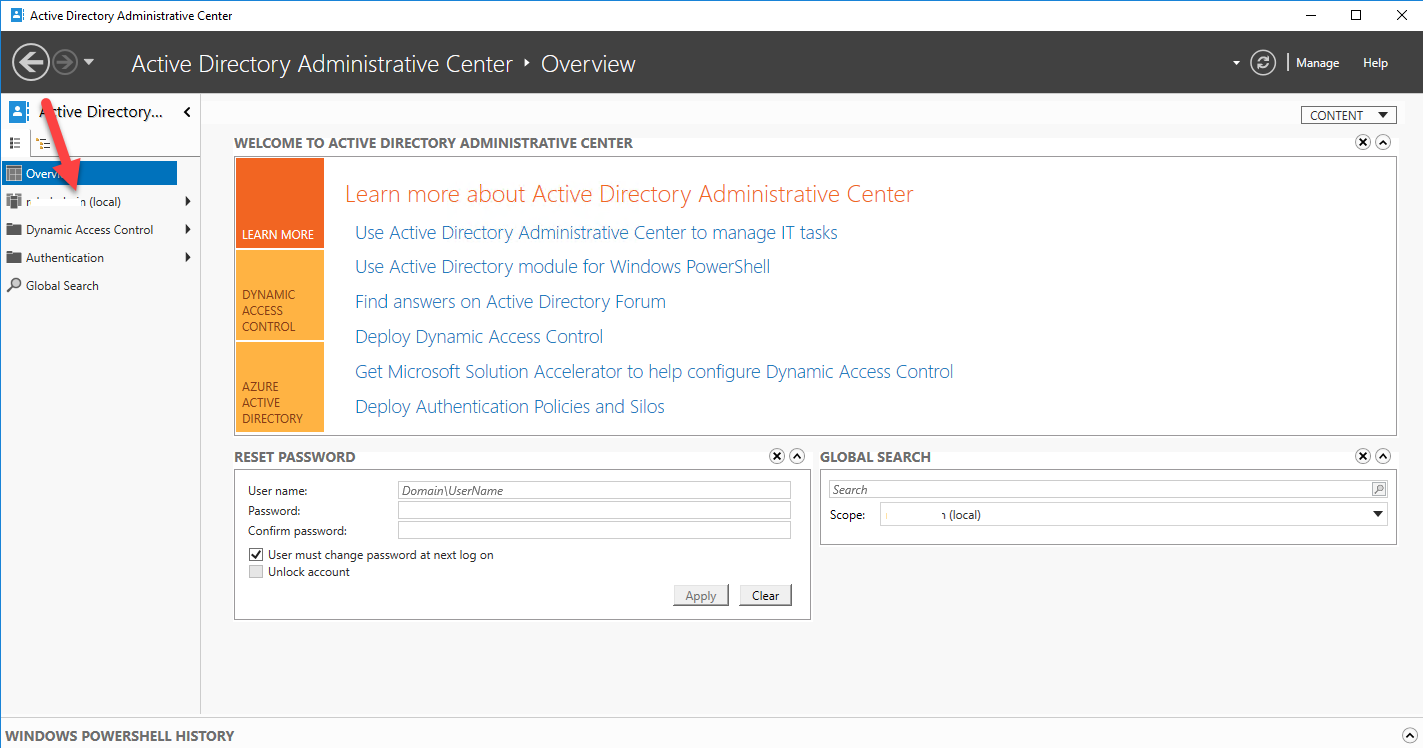

22) После входа, запустите привилегированную сессию powershell и выполните команду dsac.exe. Откроется окно центра администрирования Active Directory (Administrative Center). Можно начинать управлять ресурсами домена

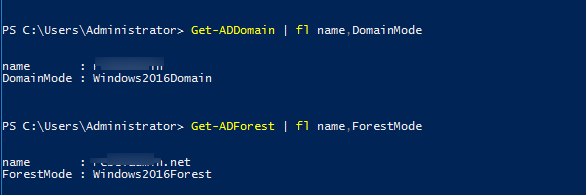

23) С помощью следующих команду можно узнать текущий функциональный уровень домена и леса команд Get-ADDomain | fl Name,DomainMode и Get-ADForest | fl Name,ForestMode

В данной статье мы рассмотрим базовые настройки Windows Server 2016, которые осуществляются сразу после установки системы и которые обычно обязательные к использованию. Как установить Windows Server 2016 можете ознакомиться в нашей прошлой статье.

Итак, приступим. Для начала нам нужно задать имя нашему серверу, для этого заходим в свойства системы => изменить параметры => изменить. Задаем «Имя компьютера», и если нужно, то имя рабочей группы. После изменения параметров нужно перезагрузиться.

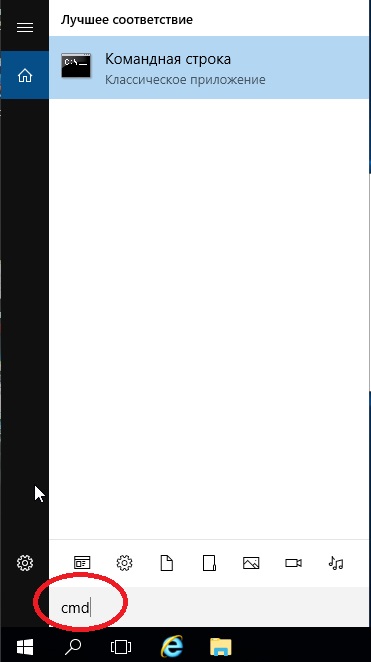

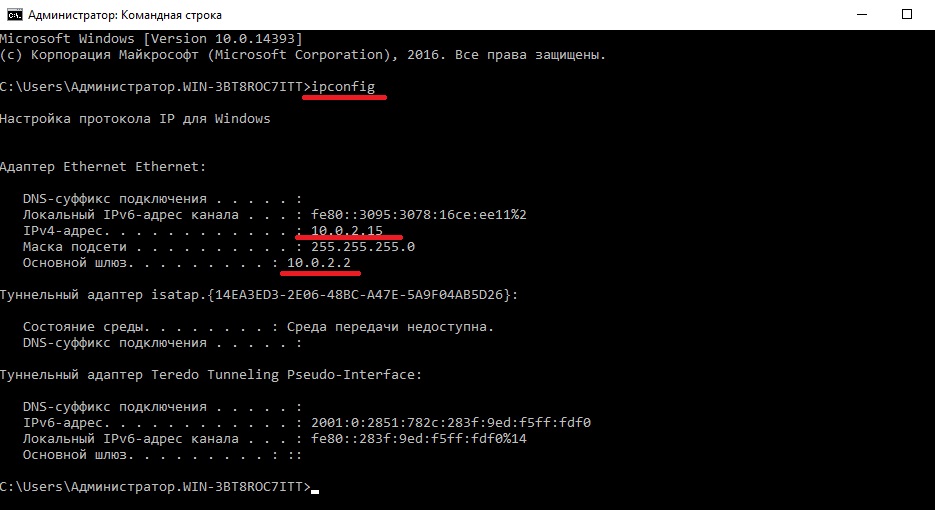

После нам нужно задать сетевые настройки. Если у Вас сервер подключен к маршрутизатору, то задаем IP шлюза, вводим статический адрес, это обязательно для сервера и маску подсети. Информацию об IP адресах в Вашей локальной сети можно посмотреть через командную строку командной «ipconfig». Ниже на скриншотах указаны примеры, у Вас IP адреса будут отличаться.

Заходим в настройки сетевых подключений:

Заходим в свойства пункта IPv4.

И вводим задаем здесь статические IP адреса. После ставим галку «Подтвердить параметры при выходи», тем самым сохраняя настройки.

Перейдем наконец к самым главным настройкам, к Active Directory. Меню «Пуск» => Диспетчер серверов.

В панели мониторинга => Добавить роли и компоненты.

В типе установки выбираем «Установка ролей или компонентов».

Выбираем нужный сервер в пуле, он будет с именем, который Вы назначили по инструкции выше.

В ролях сервера мы выбираем следующие стандартные роли. Вы можете выбрать что-то еще, если Вам необходимо под Ваши задачи.

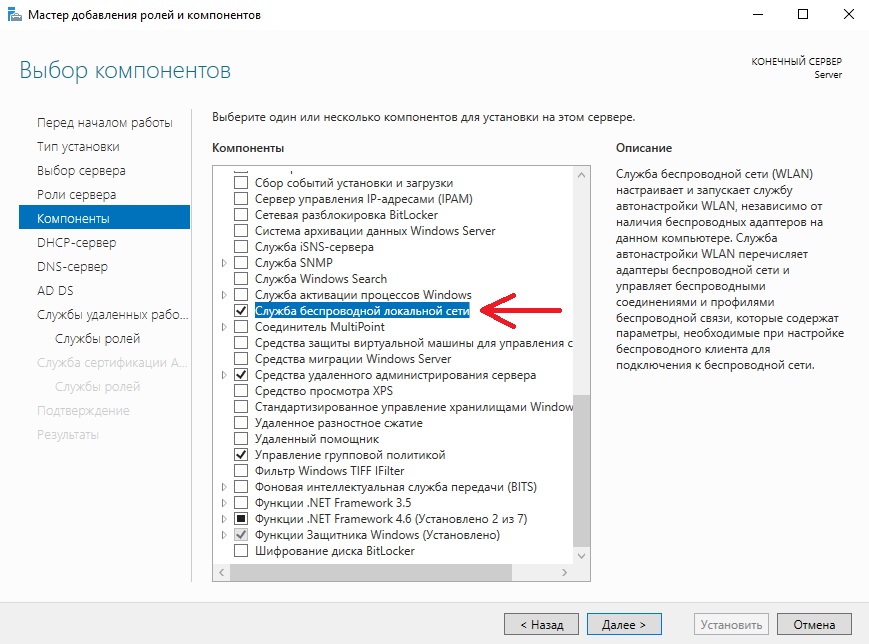

В компонентах оставляем по стандарту следующие пункты. Мы рекомендуем вам дополнительно установить «Службу беспроводной локальной сети», т.к без этой службы на сервер нельзя будет поставить Wi-Fi адаптер и производить настройку беспроводной сети.

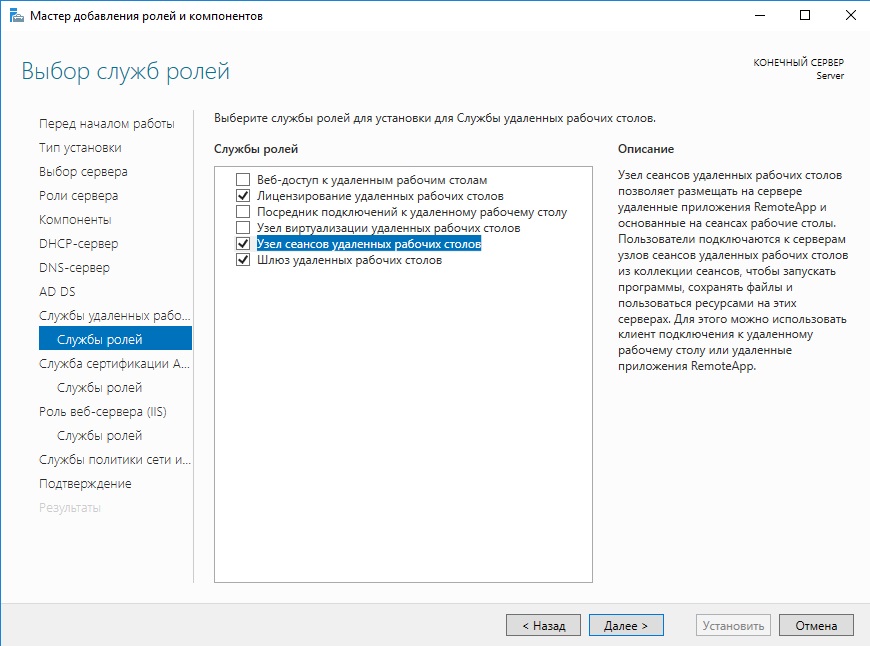

В службе ролей мы выбираем следующие пункты. Далее в инструкции мы будем лицензировать терминальный сервер.

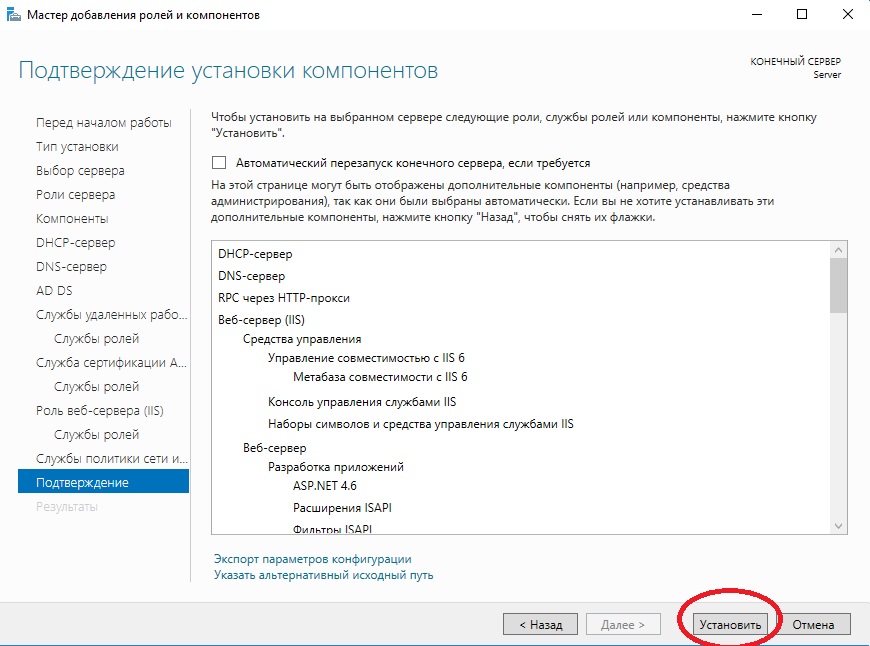

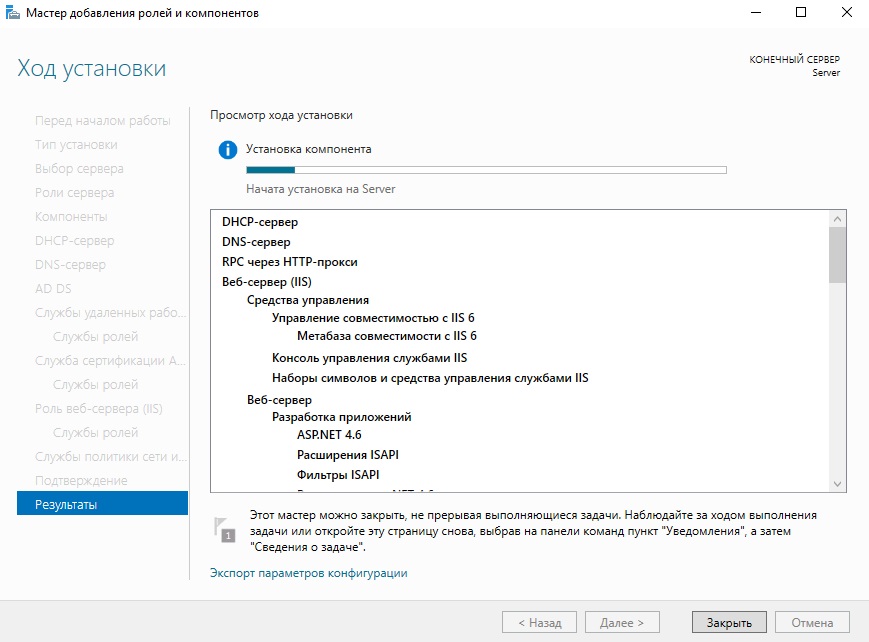

Далее оставляем все по стандарту (если Вам не нужно самим, что-то дополнительно установить). Доходим до пункта «Подтверждение» и устанавливаем.

После установки служб нужно перезагрузиться.

Приступаем к настройкам DNS. В Active Directory нажимаем на флажок справа на верху и после заходим в настройки повышения роли этого сервера до контроллера домена.

Выбираем пункт «Добавить новый лес» и придумываем имя Вашему домену. На нашем примере это будет «softcomputers».

Настройки оставляем по стандарту. Вы должны только придумать пароль для Вашего домена.

Проходим проверку. Если вы все сделали правильно, то должно установиться все корректно

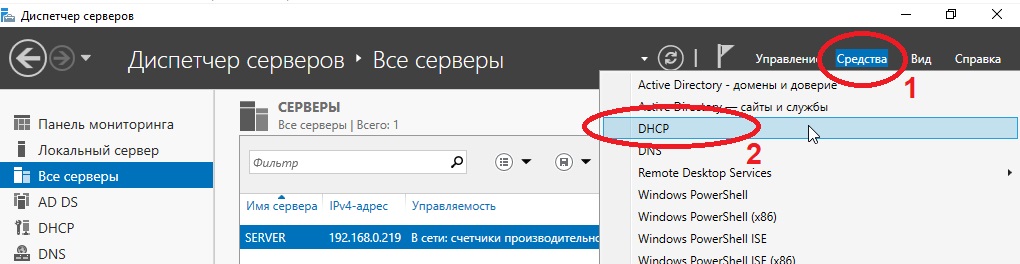

После установки и перезагрузки заходим в меню «Средства» => DNS.

Раскрываем древо DNS => «Имя вашего сервера» => Зоны прямого просмотра => Зоны обратного просмотра => Правой кнопкой мыши на данный пункт и «Создать новую зону».

Выбираем «Основная зона» и далее по скриншотам ниже.

На этом пункте выбираете диапазон Вашей локальной сети. У нас на примере она будет 192.168.0. у Вас она может будет своя (см. cmd => ipconfig).

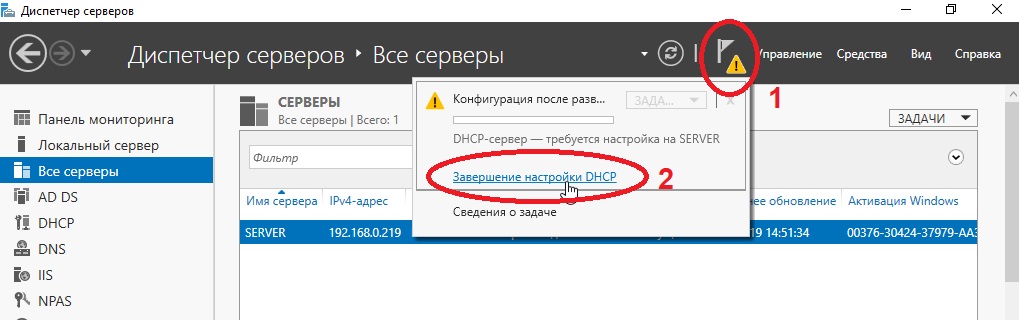

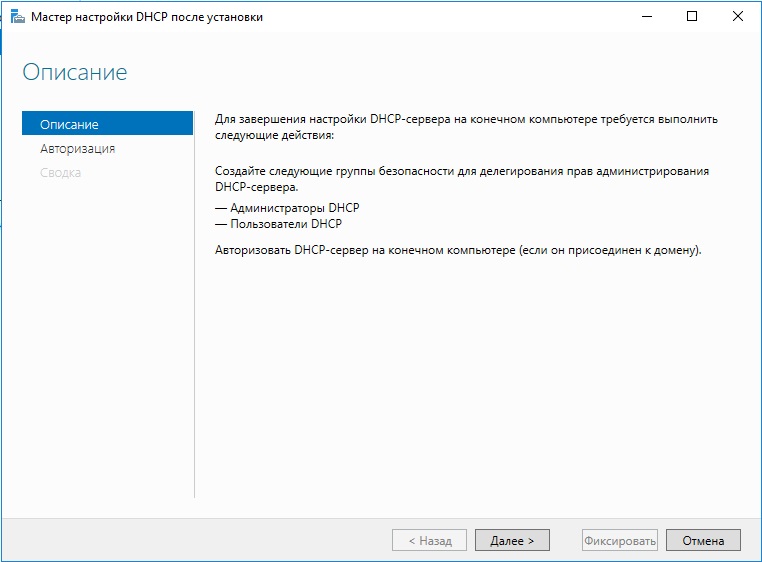

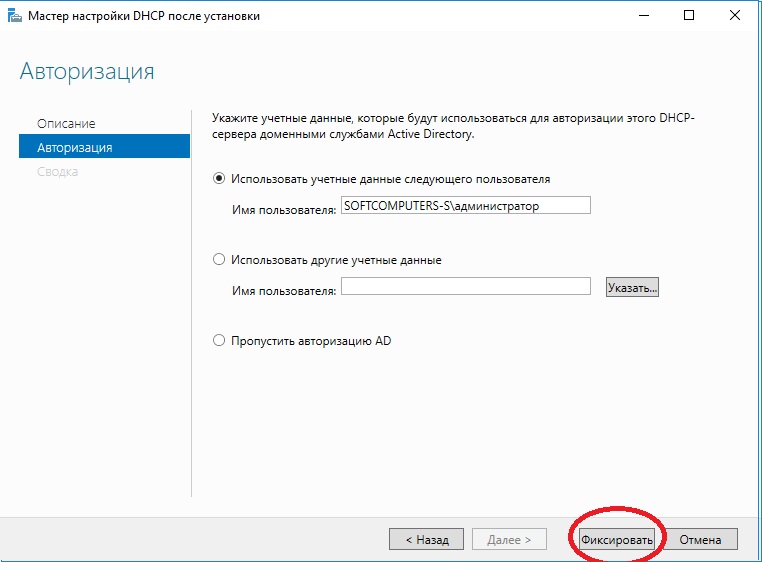

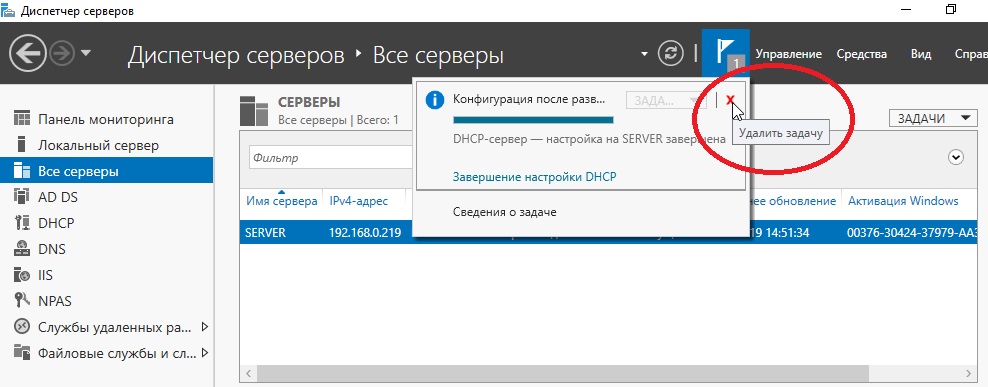

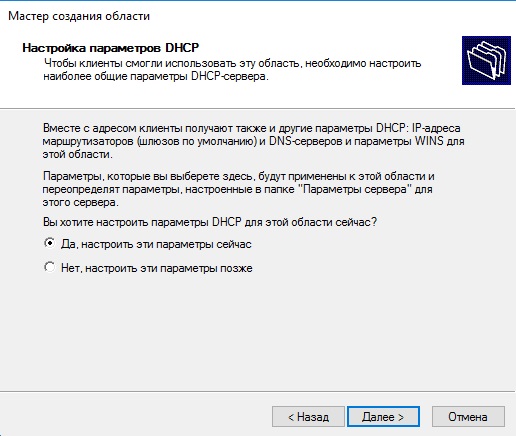

На этом настройки DNS закончены. Приступим к настройкам DHCP. Так же заходим в Active Directory и во флажке справа на верху выбираем соответствующую настройку.

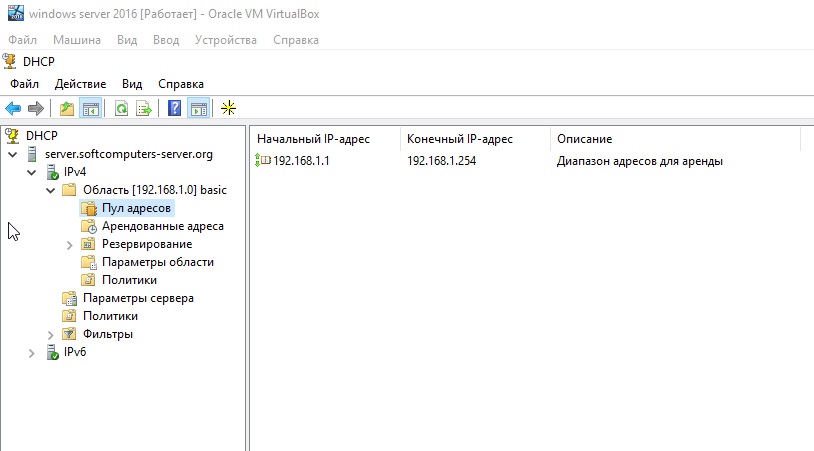

После создания DHCP переходим в меню средства => DHCP для его настройки.

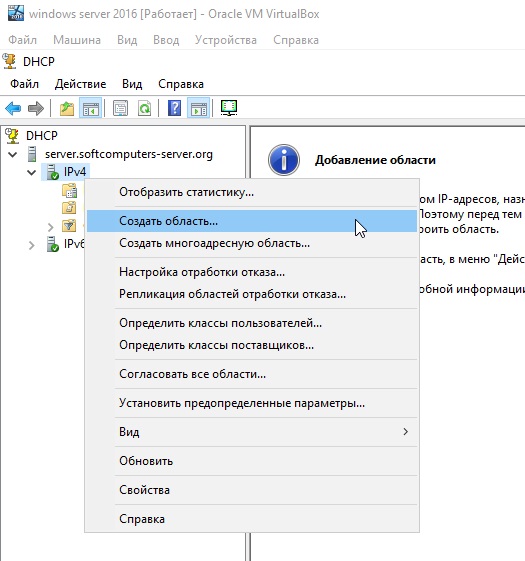

В древе DHCP => Ваш сервер => IPv4 => Правой кнопкой мыши => Создать область.

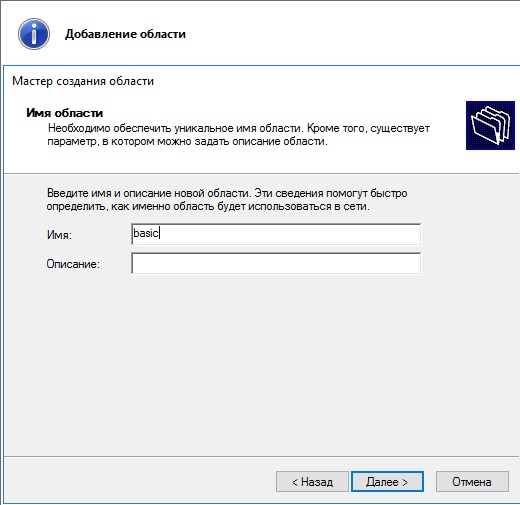

Задаем имя новой области, у нас это будет «basic».

Далее будет меню для исключения диапазона, если нужно исключить что-то можете сделать в этом меню, если не нужно, то пропускаете.

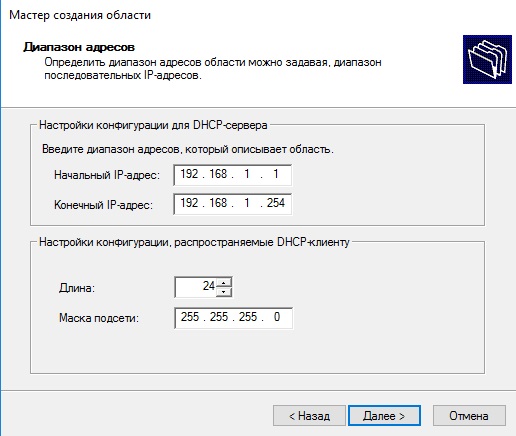

Далее создаем новый диапазон IP адресов, который будет раздавать сервер в локальную сеть. У нас на примере это новый диапазон 192.168.1

Вы можете создать любой другой диапазон на свое усмотрение.

Далее в древе DHCP => Имя сервера => Область => Пул адресов — будет создан новый диапазон.

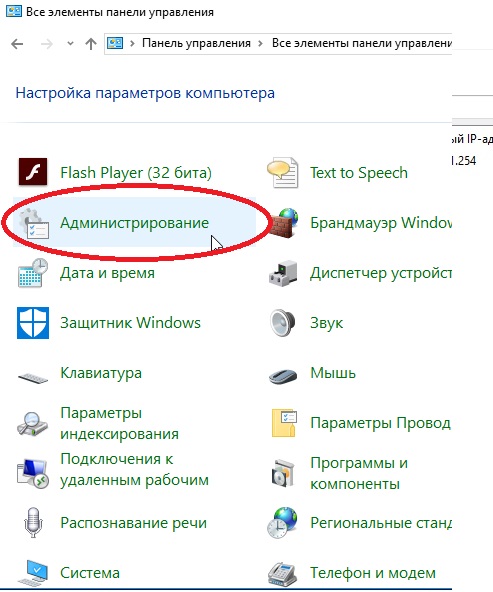

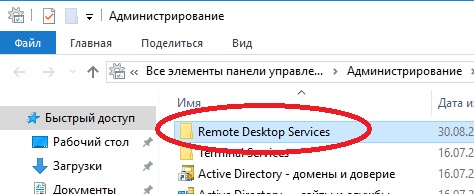

Дальше по списку настроек перейдем к созданию терминального сервера и его лицензирования. Это нужно для того, чтобы пользователи могли подключаться по RDP к серверу по своей учетной записи. (Учетную запись для пользователей будем рассматривать в этой инструкции ниже).

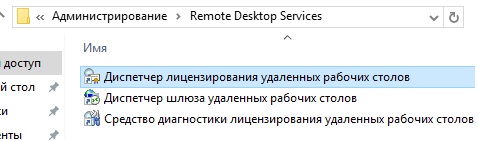

Переходим в «Панель управления» => Администрирование => Remote Desktop Services => Диспетчер лицензирования удаленных рабочих столов.

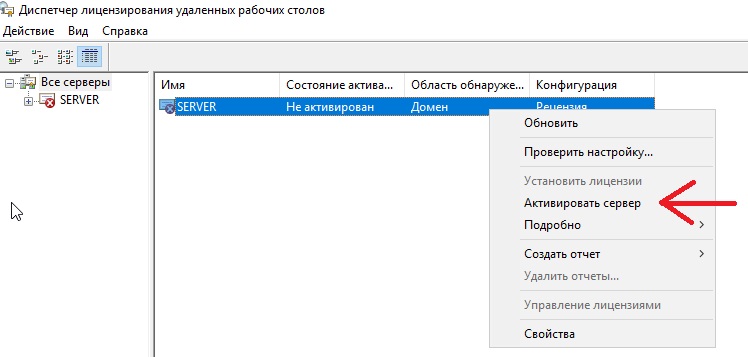

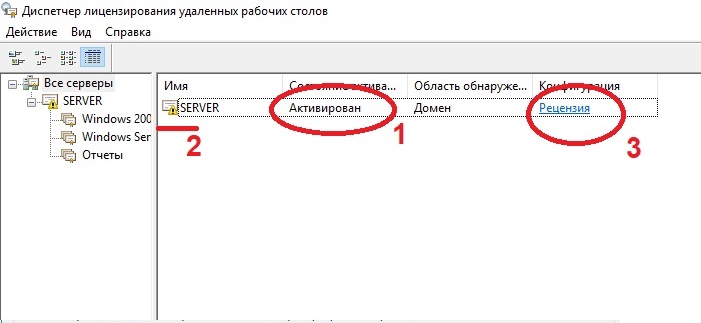

Выбираем пункт во «Все серверы», далее в списке видим имя вашего сервера => правой кнопкой мыши на этот пункт => Активировать сервер.

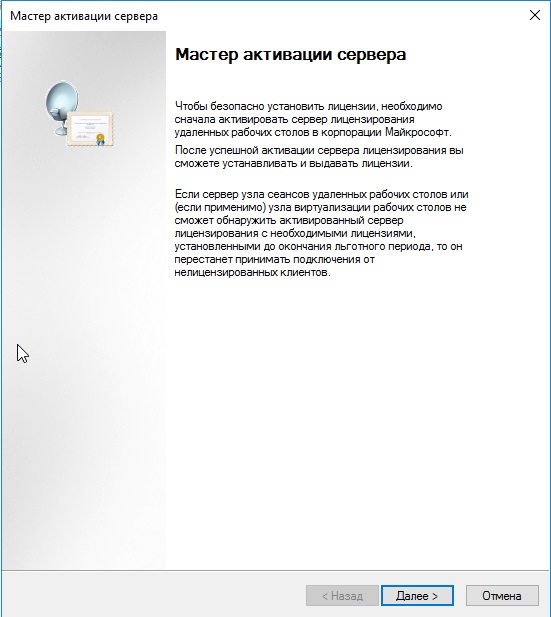

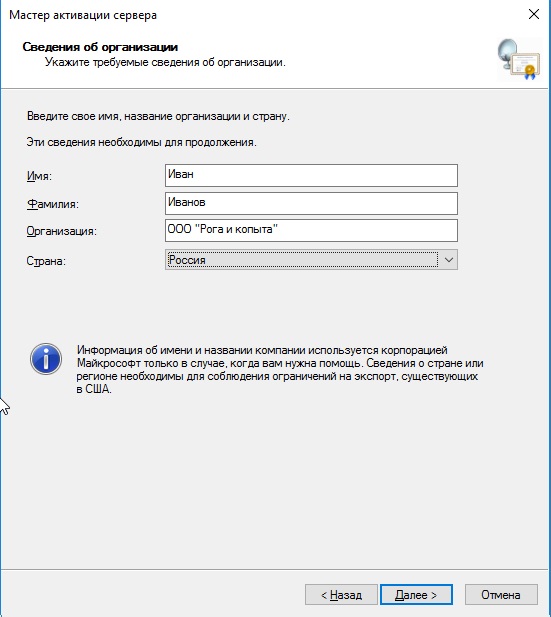

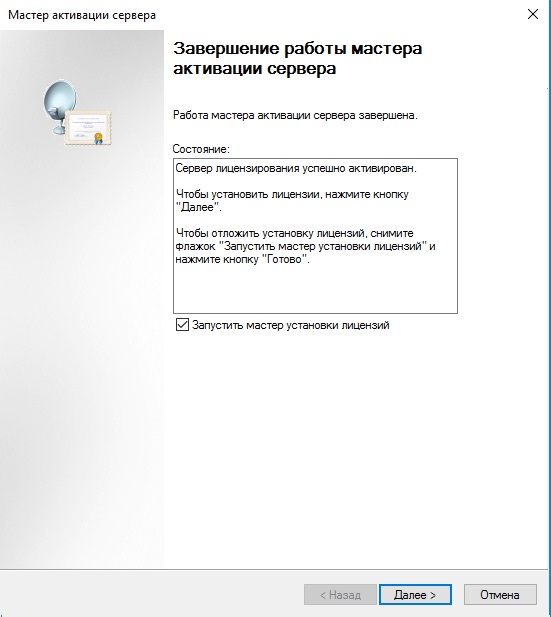

Переходим в «Мастер активации».

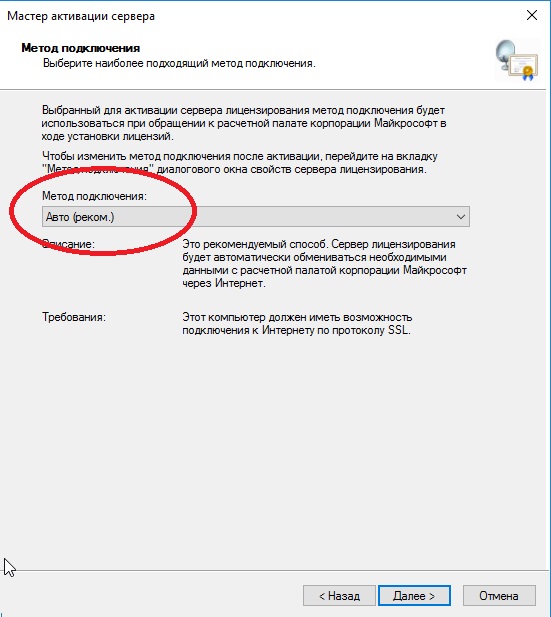

Выбираем «Авто».

Далее вводите опционально имя и фамилию, название Вашей организации и страну размещения сервера.

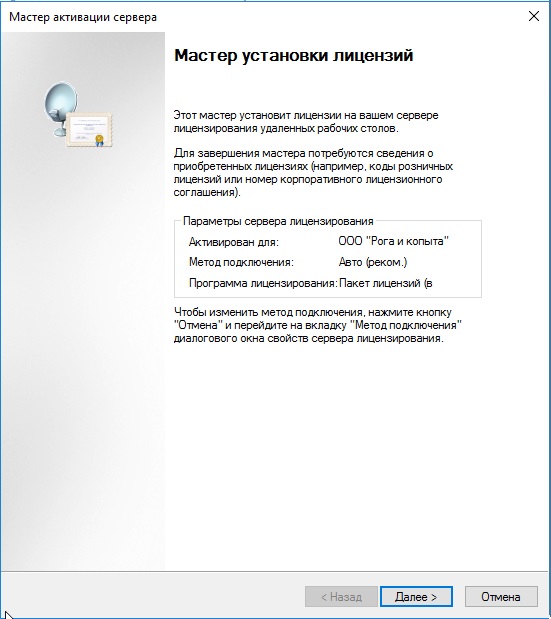

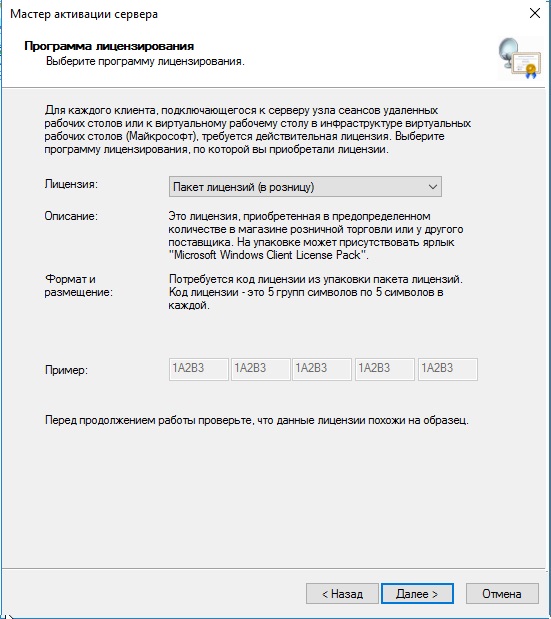

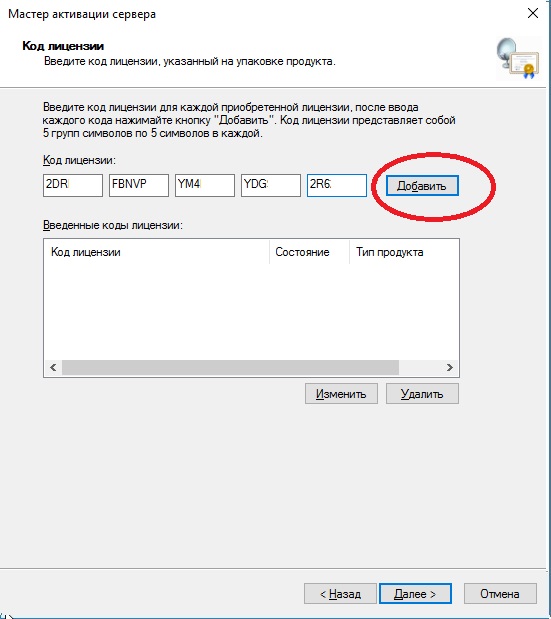

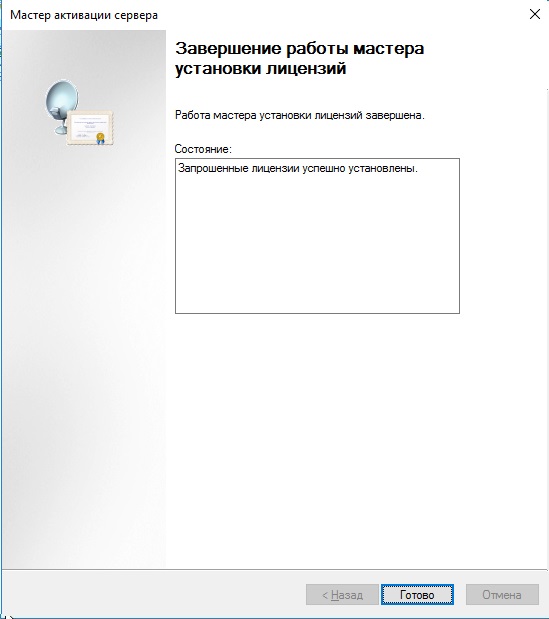

Приступаем к самому лицензированию после регистрации выше. Вам нужен ключ активации для лицензирования терминального сервера — CAL (Client Access Licence) будет в нашем случае. Он обеспечивает подключение 50 пользователей (клиентов) по RDP к серверу Приобрести ключ активации для данной функции можете в нашем интернет-магазине на следующей странице.

Выбираем «Пакет лицензий в розницу» => Далее.

Вводим ключ активации, который Вы приобрели.

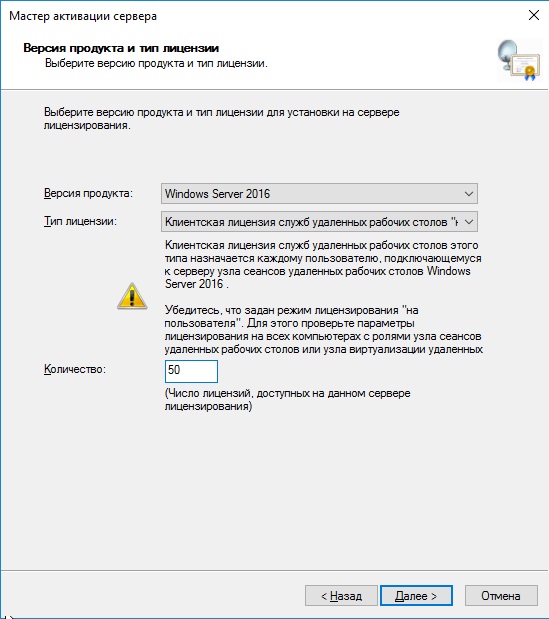

Далее в зависимости от лицензии она может определиться сразу на 50 пользователей, либо Вам нужно будет это указать самим как на скриншоте ниже. (указав больше пользователей, чем позволяет лицензия — данная настройка просто не активируется). Тип лицензии соответственно выбираем «По пользователю».

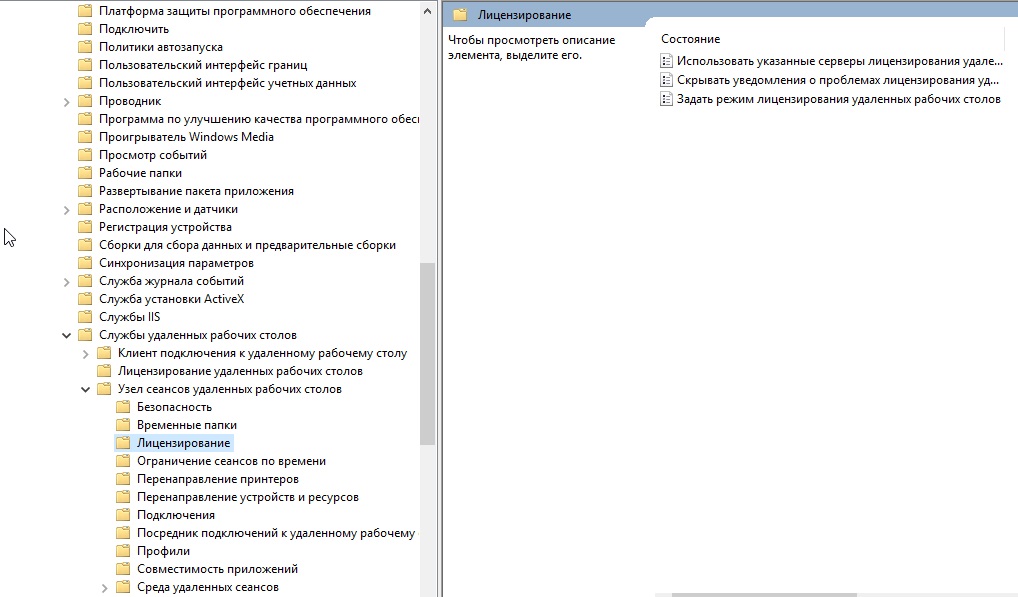

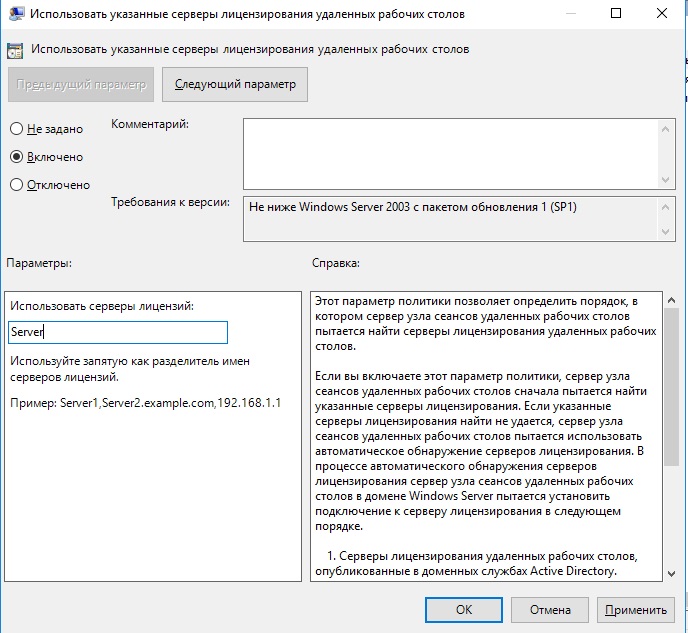

Далее заходим в редактор локальной групповой политики поиск => gpedit.msc => Конфигурация компьютера => Административные шаблоны => Компоненты Windows => Службы удаленных рабочих столов => Узел сеансов удаленных рабочих столов => Лицензирование.

Переходим в меню «Использовать указанные серверы лицензирования удаленных рабочих столов» и вводим в поле имя Вашего сервера, либо его IP.

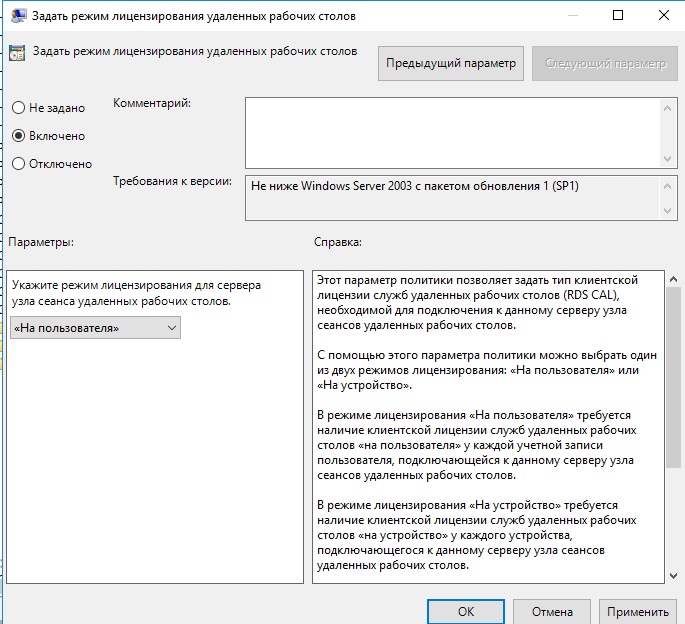

После переходим в меню «Задать режим лицензирования удаленных рабочих столов», в раскрывающемся меню выбираем «На пользователя».

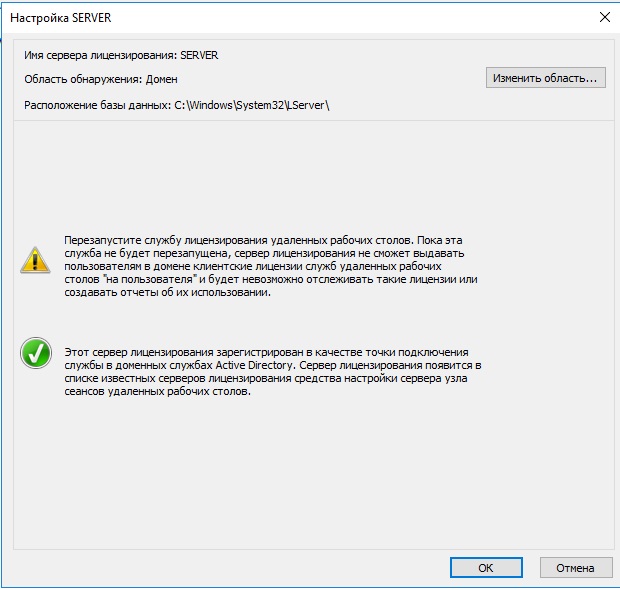

После возвращаемся в диспетчер лицензирования удаленных рабочих столов. И смотрим активирован ли сервер. Если да, то все ок. Но у Вас еще может быть «желтое предупреждение» на иконке сервера. Чтобы устранить проблемы переходим в «Рецензия». В меню данной «Рецензии» могут быть пункты которые нужно отметить, нажмите соответствующие кнопки, если они у вас будут.

На настройках RDP все. Теперь нам осталось создать первого пользователя, который будет подключен по RDP к этому серверу.

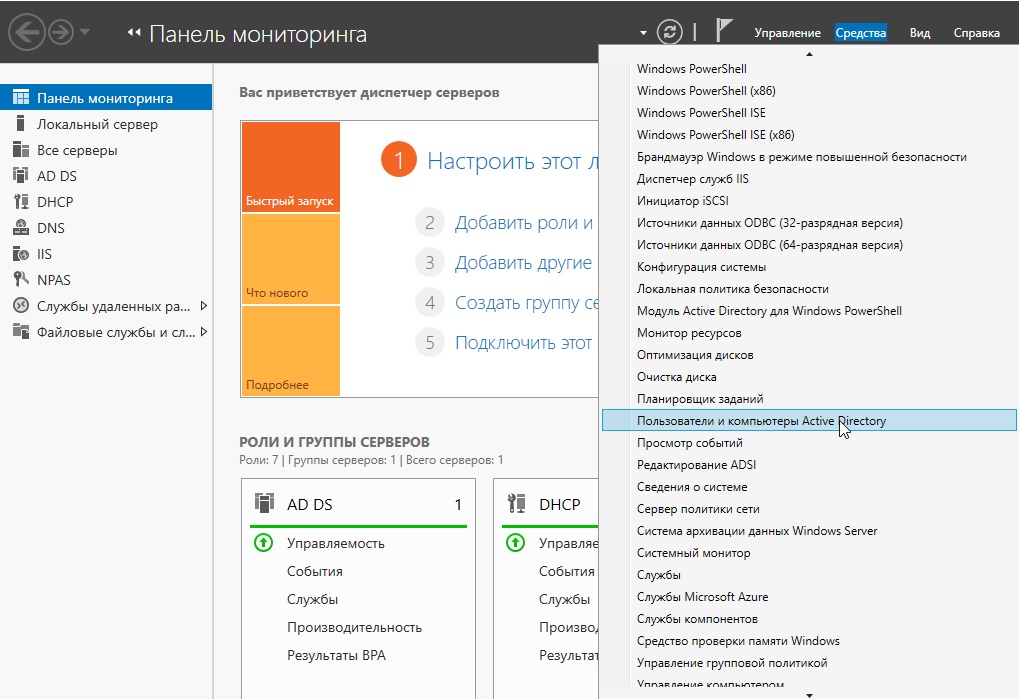

Active Directory => Средства => Пользователи и компьютеры Active Directory.

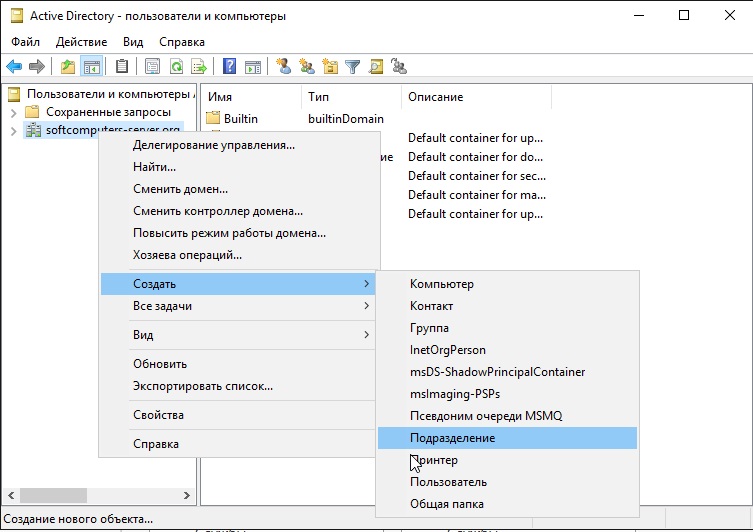

В правом списке выбираете Ваш сервер => Правой кнопкой мыши => Создать => Подраздаление. В этом меню мы создадим пул, в котором будет содержаться список наших пользователей.

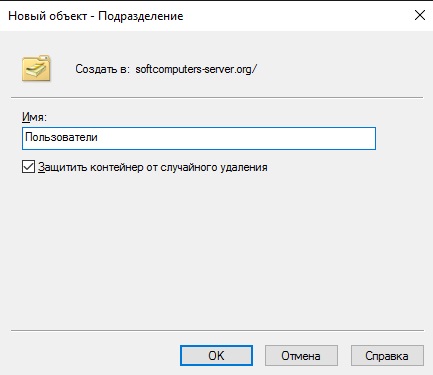

Задаем ему соответствующее имя. На всякий случай поставьте галку для защиты от случайного удаления.

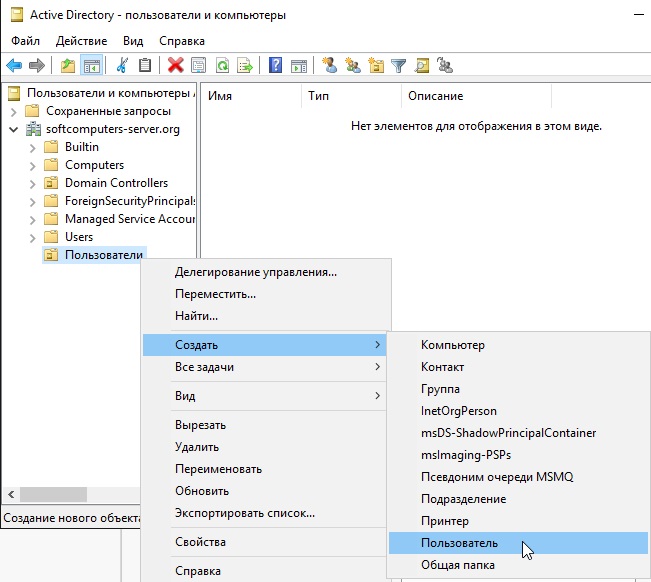

Далее в новой созданной папке слева в списке => Правой кнопкой мыши => Создать => Пользователь.

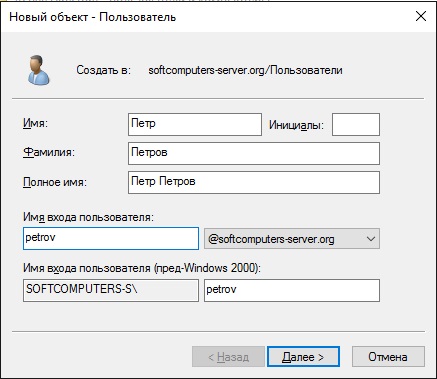

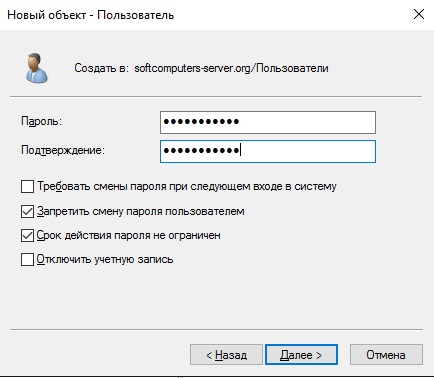

Опционально вводим ФИО пользователя и обязательно имя для входа, желательно это делать на латинице.

В следующем окне задаем пароль для пользователя поставив соответствующие галки.

В списке в меню «Пользователи» Вы можете управлять пользователями, удалять их, менять им пароль и т.п. Теперь наш новый пользователь «Петр Петров» может зайти по IP сервера, или по его имени в RDP находясь в одной локальной сети с сервером, либо если он добавлен в домен сервера.

На этом с настройками все. Мы рассмотрели самые важные аспекты в настройки и лицензирования Windows Server 2016. Следите за нашим блогом SoftComputers, у нас еще много всего полезного! 🙂

Table of Contents

- Workgroup

- Domain

- Create a Domain Environment

- AD DS Installation

- Azure Active Directory connect

- AD DS Configuration

- Directory Services Restore Password (DSRM)

Workgroup

As showing in Figure 1.1 we have a bus-topology and 8 computers are connected with it through a T connector. Any system can independently do any task, what ever he/ she wants. We know if we have to use system or computer then we must have a user with any

name. Spouse we have a network of 8 computers. We create a user on System1 with the name of «Cortana». Now, if Cortana wants to logon on System2 or any other system except System1. He cannot login at that system. If we want to logon at that systems then we

also have to create user with the name of «Cortana». Then we shall be able to login at that systems. But if our System1 down or any disaster occur. Our whole network will be stop. We can solve this problem in Figure 1.2

Figure 1.1

If we create a shared folder on System4, in which our database will store. Whole systems, will have to login after authenticate from this database. If any credentials are incorrect then login access will be denied. But if we have a network of 400 users and

we spouse 1 user creation time is 1 minute. Then the total creation time will be 8 hours and 20 minutes and our job time is 7 hours. Mean to say we create only users in 2 days. If we have to implement Group Policy no our systems, implement some security permissions,

and install some windows updates. We have to go physically to all single system and do required task.

Figure 1.2

In workgroup our password will save in SAM file (Security Account Manager)

NTLM protocol use for authentication in workgroup (New Technology LAN Manager)

It has Decentralized Database, Authentication separately, are all independent systems.

Domain

As you can see we put a Server place of a system. Now all systems will authenticate from it. We create users on Windows Server and login it anywhere in the network. If we have to create 400 users we can create in seconds. If have to change

password of any user just right click on user and click on reset password. We can implement Group Policies or Security Permission from the Server. We also can install Windows Updates to our clients from our Windows Server thought WSUS (Windows Server Update

Services)

Figure 2.1

In Domain our Domain is AD DS (Active Directory Domain Services) every user will authenticate form it.

NTDS.DIT is a database file (New Technology Directory Services Directory Information Tree)

Centralized authentication through Kerberos protocol

It is also called

- Dependent on Windows Server

- Client Server Model

- Centralized Database

- Centralized Management

- Centralized Authentication

- Centralized Authorization

Create a Domain Environment

Install Microsoft Windows Server 2016 on your machine.

Before you continue, please verify

- Strong Password of your Administrator like “Pa$$w0rd”

- Windows Server most current update installed on your system (not compulsory)

- If you don’t have a static IP Address or, have not strong password then you will get an error. (Static IP and Strong Password are Recommended)

Note: Your network adapter must be enable if this is disable (Red cross mark on your network icon) you cannot continue your installation.

AD DS Installation

Click on Server Manager icon from start menu. In dashboard section click on Add Roles and Features.

Next and select on what Server Pool you want to install AD DS

Check mark on Active Directory Domain Services

AD DS works, to store information about objects on network and makes this information available to users and network administrators. AD DS uses domain controllers to give network users access to permitted resources anywhere on the network through a single

logon process.

Microsoft recommend you to must install a ADC (Additional Domain Controller) on your network. If one server down, then not all the network will stop.

If you have install DNS Server on another machine, you can give that machine IP Address in Server DNS section by entering command in run “ncpa.cpl”

Microsoft provide this option first time in Windows Server 2016. Which give you the facility to configure your on-premises Domain. For this, you have to configure Azure Active Directory with Office 365.

Azure Active Directory connect

Integrating your on-premises directories with Azure AD makes your users more productive by providing a common identity for accessing both cloud and on-premises resources.

If you want to configure it click on Configure Office 365 with Azure Active Directory Connect and press next and install.

Now you AD DS role been installed.

Click on Promote this server to a domain controller

AD DS Configuration

select Add a new forest

If you have existing domain and you want to install ADC then select first option

If you have an existing forest and you want to install Child Domain or Tree Domain, then select this option

In our case, we don’t have any existing domain or forest that’s why click on Add a new forest

Enter your domain name don’t enter a dote before your domain name press next. As I did enter

Root domain is the first domain in your forest other are child domains.

Directory Services Restore Password (DSRM)

If accidentally or any disaster occur your active directory is not working well. Then you can restore your domain by enter this password.

DNS delegation caution of creating DNS delegation

NetBIOS domain name is a nick name of your domain its limit is 15 characters.

Functional levels are allow which Servers can connects with you during adding ADCs in your network.

You also can uncheck DNS if you have DNS Server install on another server

Global Catalog (GC) is working of indexing. It tells the server where object is exist.

GC have five other rights are following

- Schema Master

- Domain Naming Master

- RID Pool Master

- PDC Master

- Infrastructure Master

which give different facility in your network if after installation you did uncheck GC then no one user can authenticate from your Windows Server 2016.

Database folder where you NTDS.DIT database file will store “New Technology Directory Services, Directory Information Tree”

Log file folder, all log of your network Server and Client machines are included

SYSVOL folder will save your group policies.

Press next its check prerequisites and then click on install.

After restart your machine you can use your domain controller and create objects.

Back to Top

Прочитано:

10 845

Сегодня заметка будет как поднять домен контроллер на Server 2016 Standard. Как мне кажется вся процедура не должна вызвать каких-либо трудностей, если конечно был аналогичный опыт на Server 2012 R2 Standard.

Просто я хочу еще раз отметить для всех кто читает мой блог, что все действия опираются на мое видение и мой приобретаемый практический опыт работая в различных компаниях. Я хочу быть во все оружии и если что-то пойдет не так и я буду исправлять проблемы, а лучше решать проблемы одному без каких-либо помех, что с этим не работал.

Итак все дальнейшие действия будут проделаны в тестовом окружении (я использую Virtualbox), а как известно что лабораторная работа по сути отражает действующую в боевом исполнении задачу и ее можно сколько угодно отлаживать, эмулировать.

Характеристики тестового полигона: RAM = 4, CPU = 2, HDD = 50Gb

В системе авторизуюсь под учетной запись локального Администратора

Именую систему, как dc01

Делаю учетную запись локального администратора (Login: Администратор) свободной от галочки «Требовать смены пароля при следующем входе в систему», а ставлю галочку «Срок действия пароля не ограничен».

Прописываю статический IP адрес (Ipaddress, Netmask, Gateway)

- Address: 10.9.9.2

- Netmask: 255.255.255.0

- DNS1: 127.0.0.1

На заметку: В каждом домене должно быть как минимум два контроллера домена, один из них используется, как резервных в случае отказа первого.

Win + X — Панель управления — Администрирование — Диспетчер серверов — Слева «Панель мониторинга» — «Добавить роли и компоненты», далее посредством мастера «Мастер добавления ролей и компонентов», отмечаю галочкой «Пропускать эту страницу по умолчанию» и нажимаю «Далее», отмечаю «Установка ролей или компонентов», «Далее», указываю «Выберите сервер из пула серверов»: dc01=10.9.9.2 (Майкрософт Windows Server 2016 Standard), «Далее». Теперь отмечаю «Роли сервера» — это «Доменные службы Active Directory».

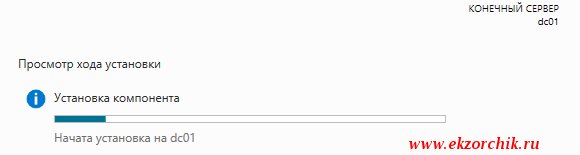

Данная служба (AD DS) хранит сведения об объектах сети и делает их доступными ее пользователям и администраторам. С помощью контроллеров домена доменные службы Active Directory предоставляют пользователям доступ к разрешенным ресурсам в сети на основе единого входа в систему. А также роль: DHCP сервер если в сети с помощью системы Windows будет осуществляться выдача сетевых адресов и роль DNS-сервер. И нажимаю «Далее». На запрос об установке дополнительных компонентов нажимаю «Добавить компоненты» и нажимаю «Далее», «Далее», «Далее», «Далее». Последний шаг это проверить что будет установлено на текущей системе и если все так как и должно быть, то ставим галочку у «Автоматический перезапуск конечного сервера, если требуется» и нажимаем «Установить».

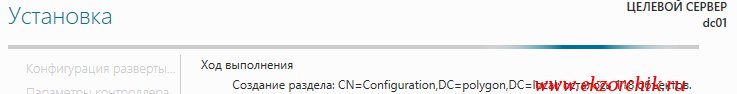

Далее идет ход установки

Шаг «Конфигурация развертывания«:

- Выберите операцию развертывания: Добавить новый лес

- Имя корневого домена: polygon.local

и нажимаю «Далее»

Шаг «Параметры контроллера»

- Режим работы леса (FFL): Windows Server 2016

- Режим работы домена (DFL): Windows Server 2016

Возможности контроллера домена:

- DNS-сервер

- Глобальный каталог (GC)

и указываю пароль на случай восстановления службы каталогов DSRM:

- Пароль: 712mbddr@

- Подтверждение пароля: 712mbddr@

это на случай когда локально на сервере через F8 будете восстанавливать

Шаг «Параметры DNS», нажимаю «Далее»

Шаг «Дополнительные параметры»

Имя домена NetBIOS: POLYGON

и нажимаю «Далее»

Шаг «Пути»

Данный выбор мастером оставляю по умолчанию

- Папка базы данных: C:WindowsNTDS

- Папка файлов журнала: C:WindowsNTDS

- Папка SYSVOL: C:WindowsSYSVOL

и нажимаю «Далее»

Шаг «Просмотреть параметры», нажимаю «Далее», а после того как проверка предварительных требованию завершена нажимаю «Установить».

- Login: polygon.localАдминистратор

- Password: 712mbddr@ (пароль от который указывал для режима службы восстановления DSRM)

Win + X — Панель управления — Администрирование — DHCP и создаю пул для обслуживания адресным пространством

DHCP — dc01.polygon.local — через правый клик мышью на IPv4 выбираю «Создать область», «Далее»

- Имя области: local

- Описание: local

и нажимаю «Далее»

- Начальный IP-адрес: 10.9.9.100

- Конечный IP-адрес: 10.9.9.200

- Длина: 24

- Маска подсети: 255.255.255.0

и нажимаю «Далее», «Далее», «Далее», отмечаю «Нет, настроить эти параметры позже» и нажимаю «Далее», «Готово»

После нужно авторизовать наш сервер: оснастка DHCP — DHCP — через правый клик мышью на dc01.polygon.local выбрать «Авторизовать»

Теперь нужно настроить обратную зону DNS:

Win + X — Панель управления — Администрирование — DNS — DNS — DC01 — и через правый клик мышью на «Зоны обратного просмотра» выбираю

«Создать новую зону…», «Далее»:

- Выберите тип зоны, которую вы хотите создать: Основная зона

- Сохранять зону в Active Directory: отмечаю галочкой

и нажимаю «Далее», а после все по дефолту:

- Реплицировать информацию зоны: Для всех DNS-серверов, работающих на контроллерах домена в этом домене: polygon.local

и нажимаю «Далее», т. к. создаваемая зона преобразует IP-адреса в DNS-имена то указываю для какого пула IPv4 & IPv6 создаю, в моем случае это конечно же «Зона обратного просмотра IPv4» и нажимаю «Далее».

- Идентификатор сети: 10.9.9. и нажимаю «Далее»

- Тип динамического обновления: Разрешить только безопасные динамические обновления и нажимаю «Далее», «Готово».

Теперь нужно создать Администратора домена (Domain Admins):

Win + X — Панель управления — Администрирование — оснастка «Пользователи и компьютеры Active Directory», т. к. после установки его нет. Заострять внимание на этом обычном процессе я не буду.

И после добавить в такие группы: «Администраторы предприятия» и «Администраторы схемы».

Вот на этом я прощаюсь, по сути действия аналогичны, как развернуть домен контроллер на Server 2012 R2. С уважением, автор блога Олло Александр aka ekzorchik.