Обновлено 24.07.2019

Всем привет ранее мы с вами установили службу маршрутизации и удаленного доступа в Windows Server 2008 R2, теперь с помощью нее мы настроим NAT. Преобразование сетевых адресов (NAT) позволяет преобразовывать адреса IP версии 4 (IPv4) компьютеров одной сети в IPv4-адреса компьютеров другой сети. IP-маршрутизатор с включенным NAT, связывающий частную сеть (например, корпоративную) с общедоступной (такой как Интернет), позволяет компьютерам в частной сети получать доступ к компьютерам в общедоступной сети с помощью данной службы преобразования.

Технология NAT была разработана как временное решение проблемы исчерпания IPv4-адресов. Количество глобально уникальных (общедоступных) IPv4-адресов слишком мало для стремительно растущего числа компьютеров, которым требуется доступ к Интернету. Хотя долгосрочное решение — разработка адресов IP версии 6 (IPv6) — существует, IPv6 еще не получил широкого распространения. Технология NAT позволяет компьютерам любой сети применять повторно используемые частные адреса для подключения к компьютерам, имеющим глобально уникальные общедоступные адреса в Интернете.

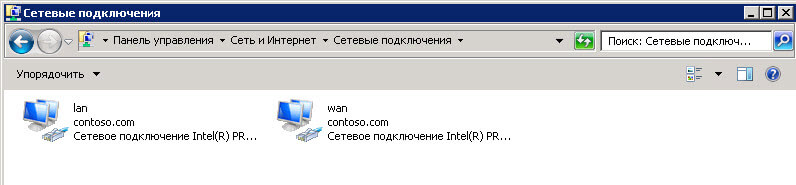

Итак у нас есть компьютер на котором есть интернет от провайдера и есть локальная сеть без интернета, нужно раздать интернет всем компьютерам локальной сети имея только компьютер с двумя сетевыми адаптерами. Имеем две сетевые карты LAn локальная сеть и Wan интернет. Этот интернет мы раздадим всем.

Как настроить NAT между двумя сетями с помощью службы маршрутизации и удаленного доступа в Windows Server 2008 R2-00

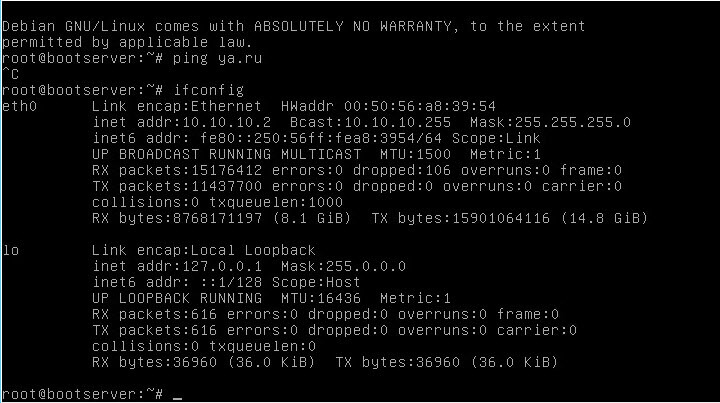

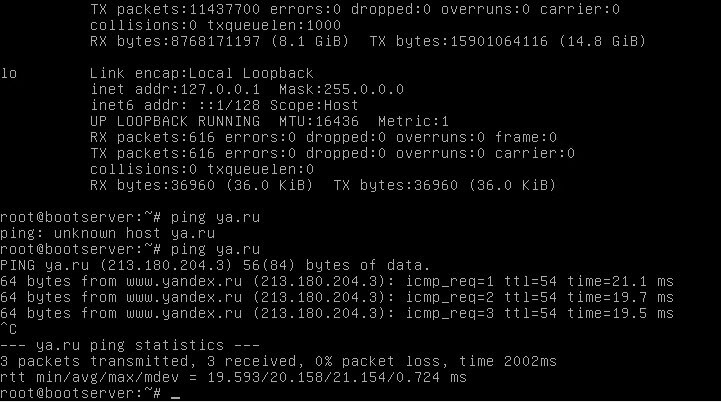

Есть тестовый сервер с Debian 7. Смотрим его сетевые параметры командой ifconfig, видим что у него только локальная сеть есть.

Как настроить NAT между двумя сетями с помощью службы маршрутизации и удаленного доступа в Windows Server 2008 R2-02

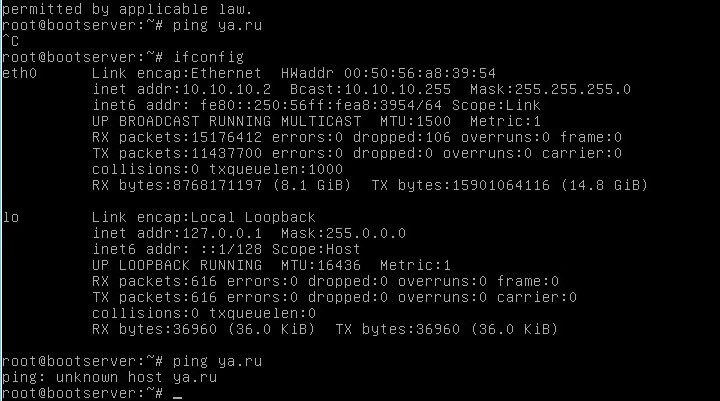

Сделаем команду ping ya.ru видим, что хост не найдет, другими словами инета нет.

Как настроить NAT между двумя сетями с помощью службы маршрутизации и удаленного доступа в Windows Server 2008 R2-03

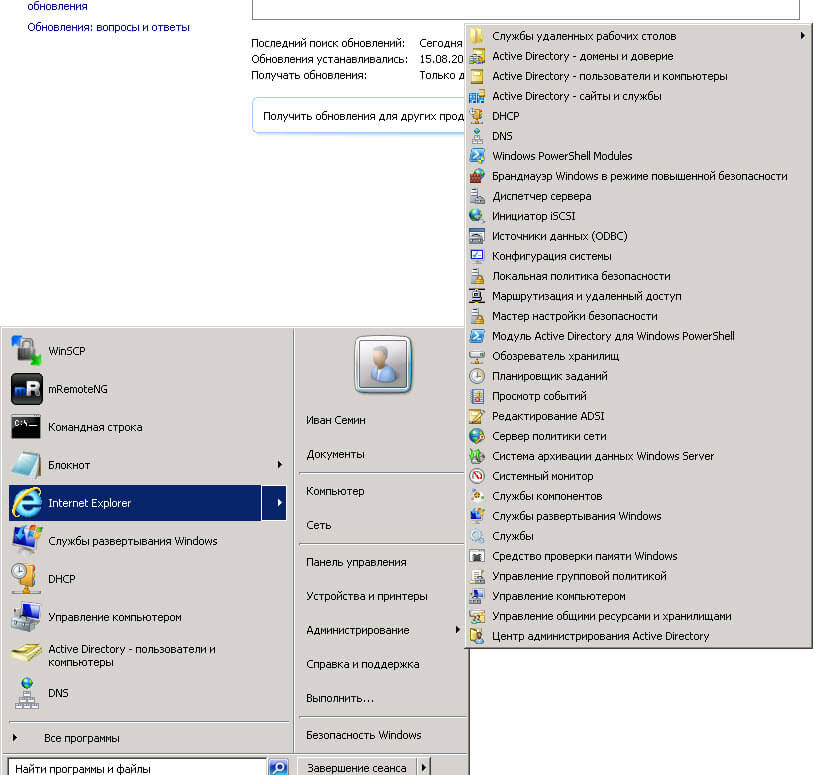

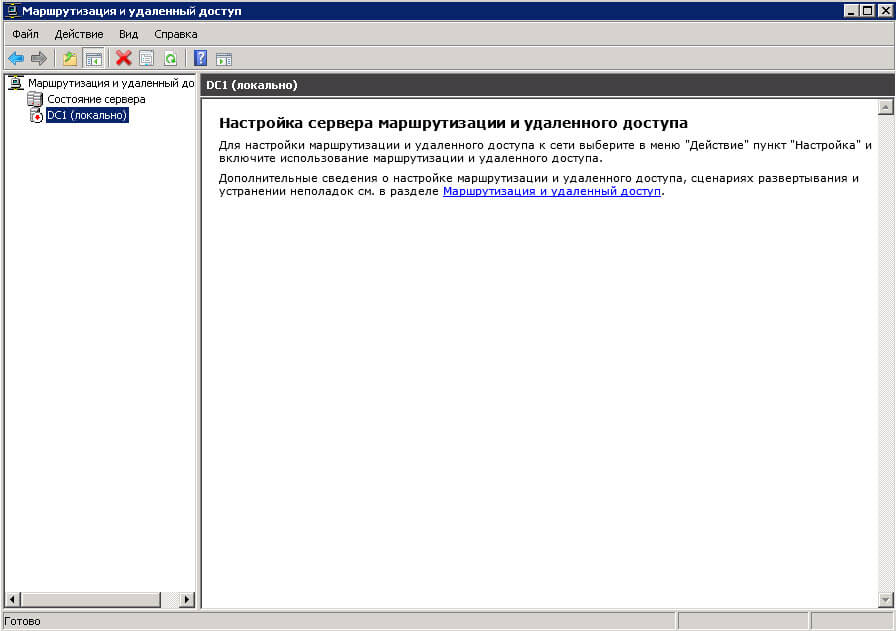

Открываем на нашем сервере Пуск-Администрирование-Маршрутизация и удаленный доступ.

Как настроить NAT между двумя сетями с помощью службы маршрутизации и удаленного доступа в Windows Server 2008 R2-04

Откроется окно Маршрутизация и удаленный доступ. Обратите внимание,ч то сервер выключен и не настроен об этом говорит красная стрелка вниз.

Как настроить NAT между двумя сетями с помощью службы маршрутизации и удаленного доступа в Windows Server 2008 R2-05

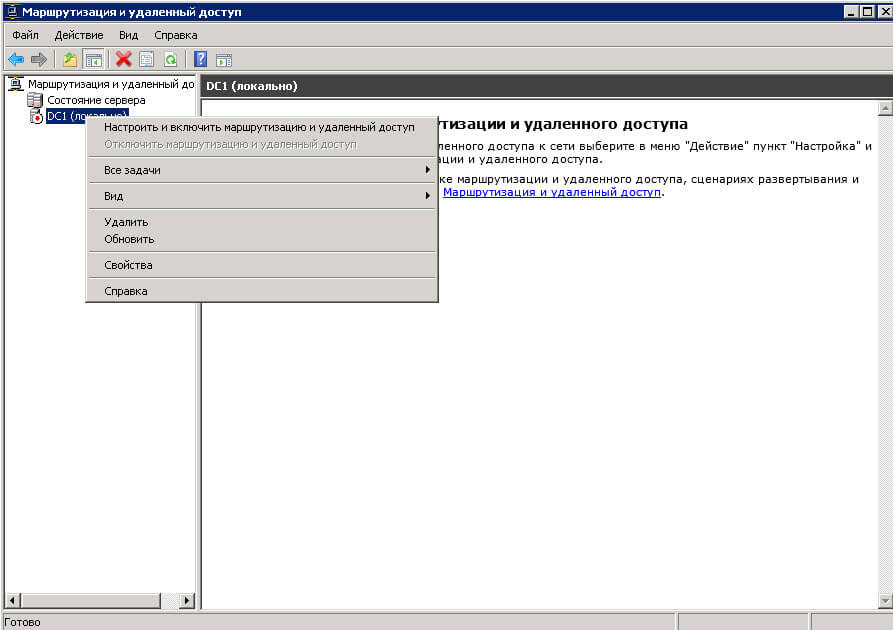

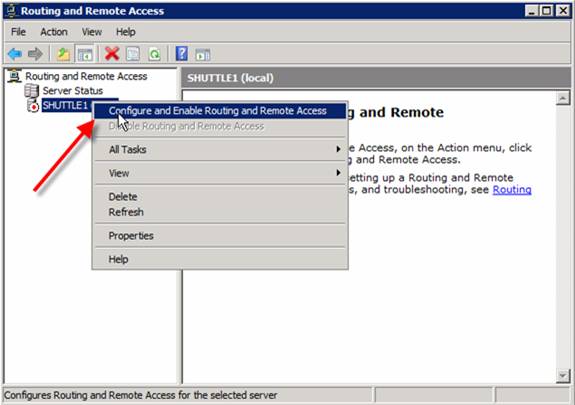

Щелкаем правым кликом по серверу и выбираем Настроить и включить маршрутизацию и удаленный доступ.

Как настроить NAT между двумя сетями с помощью службы маршрутизации и удаленного доступа в Windows Server 2008 R2-06

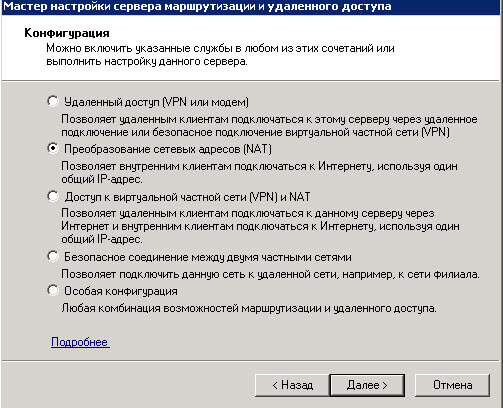

Откроется мастер установки сервера маршрутизации и удаленного доступа.

Как настроить NAT между двумя сетями с помощью службы маршрутизации и удаленного доступа в Windows Server 2008 R2-07

В данном окне мы с вами выберем NAT, обратите внимание что еще есть VPN сервер и Безопасное соединение между двумя частными сетями.

Как настроить NAT между двумя сетями с помощью службы маршрутизации и удаленного доступа в Windows Server 2008 R2-08

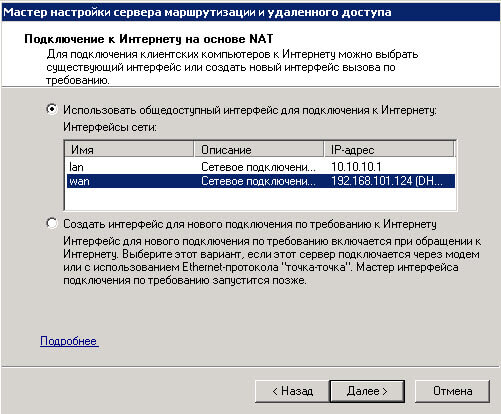

Затем нужно указать сеть с интернетом, которая и будет натить другую.

Как настроить NAT между двумя сетями с помощью службы маршрутизации и удаленного доступа в Windows Server 2008 R2-09

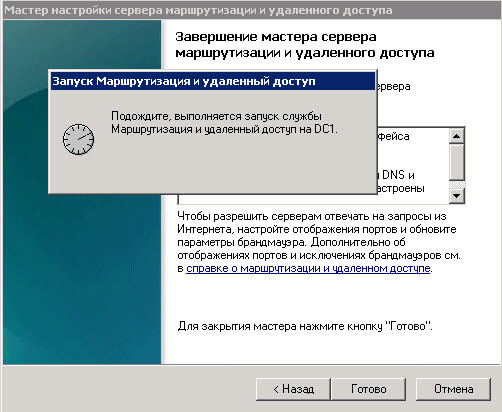

Готово.

Как настроить NAT между двумя сетями с помощью службы маршрутизации и удаленного доступа в Windows Server 2008 R2-11

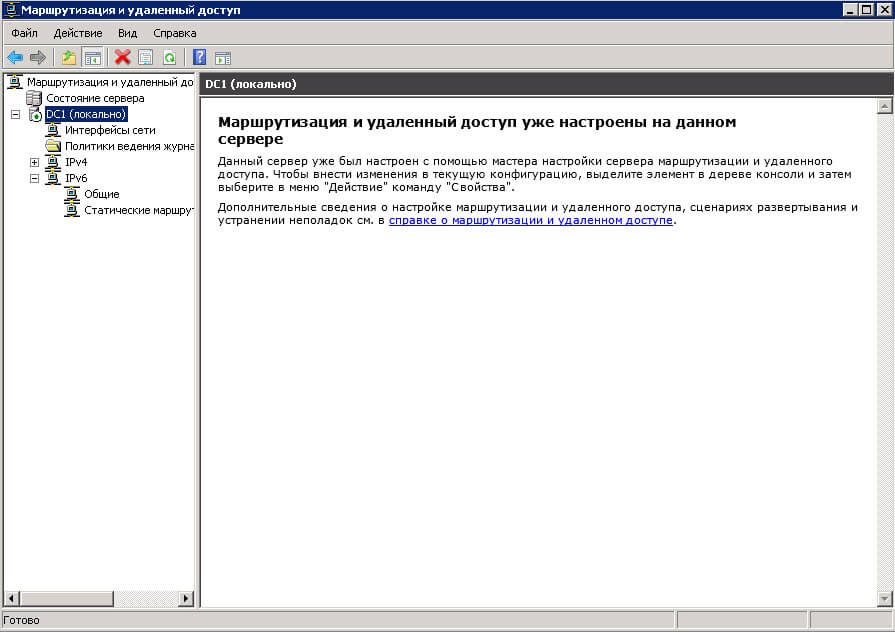

Все сервер настроен

Как настроить NAT между двумя сетями с помощью службы маршрутизации и удаленного доступа в Windows Server 2008 R2-12

Пробуем снова сделать пинги до яндекса, и видим, что все ок.

Как настроить NAT между двумя сетями с помощью службы маршрутизации и удаленного доступа в Windows Server 2008 R2-13

Вот так вот просто настроить NAT между двумя сетями с помощью службы маршрутизации и удаленного доступа в Windows Server 2008 R2.

Материал сайта pyatilistnik.org

Опубликовано

⏰ 30.06.2019

Доброго времени суток, уважаемые читатели. Сегодня у нас тема: «Настройка NAT в Windows server 2008». Настройка маршрутизации NAT, даёт возможность доступа в интернет, пользователям локальной сети.

Установка и базовая настройка маршрутизации NAT, в Windows Server 2008

Все сетевые адаптеры, должны быть настроены должным образом.

Установка служб политики сети и доступа

- Открываем диспетчер сервера, и заходим в «Добавить роли».

- На памятке мастера, жмём «Далее».

Окно выбора ролей.

- Выбираем «Службы политики сети и доступа».

Окно с информацией, о службах политики сети и доступа.

- Жмём «Далее».

Выбор служб ролей.

- Выбираем «Службы маршрутизации и удалённого доступа».

- Жмём «Далее».

Подтверждение выбранных элементов для установки.

- Если ничего не забыли, то жмём «Установить».

- Ждём завершения установки.

- По завершении, нажимаем «Закрыть».

Настройка маршрутизации и удалённого доступа

- В диспетчере сервера, находим добавленную роль «Службы маршрутизации и удалённого доступа».

- Далее, либо кликнув по роли, правой кнопкой мышки, либо в окне справа в дополнительных действиях, вызываем выпадающее меню.

- Выбираем вкладку «Настроить и включить маршрутизацию и удалённый доступ».

- Запускается мастер настройки.

- Жмём «Далее».

Окно конфигурации.

- Выбираем «Преобразование сетевых адресов NAT».

- Жмём «Далее».

Подключение к интернету на основе NAT.

- В списке интерфейсов, выбираем тот, который имеет подключение к интернету.

- Жмём «Далее».

Службы преобразования имён и адресов.

- Выбираем «Включить базовые службы назначения адреса и сопоставления имён».

- Жмём «Далее».

Назначение диапазонов адресов.

Система определила диапазон адресов для Вашей сети, исходя из настроек Вашего адаптера.

- Жмём «Далее».

- В последнем окне мастера, жмём «Готово».

- Начинается запуск необходимых служб.

- По завершении, в окне выходит сообщение о том, что маршрутизация уже настроена на данном сервере.

Теперь для проверки, Вы можете на любом из компьютеров Вашей локальной сети, настроить статический адрес из диапазона Вашей сети, указать в качестве основного шлюза адрес сервера, на котором Вы настроили NAT, и компьютер получить доступ к интернет.

Сегодня мы рассмотрели тему: «Настройка NAT в Windows server 2008». Добавили необходимую роль, и произвели базовую настройку NAT.

Надеюсь статья была вам полезна. До встречи в новых статьях.

✍

С уважением, Андрей Бондаренко.

Видео на тему «Настройка NAT в Windows server 2008»:

✧✧✧

Поблагодарить автора за полезную статью:

WMZ-кошелёк = Z667041230317

✧ Рубрика «Windows server»

✧ Комментарии: нет

Похожие записи

- Remove From My Forums

Маршрутизация между двумя локальными сетями

-

Общие обсуждения

-

Здравствуйте, имеем сервер Windows Server 2008 R2 на нем две сетевые карты

1. 192.168.34.1 255.255.255.0 192.168.34.2 192.68.34.1

2. 172.16.18.20 255.255.0.0

Что нужно прописать что бы компьютеры с сети 172.16.18.0 могли заходить на один комп в локальной сети 192.168.34.0, а конкретно на 192.168.34.3.

Все ответы

-

1) На сервере установить роль RAS, включить LAN routing

2) на клиенте в 172 сети прописать роут: route add -p 192.168.34.3 mask 255.255.255.255 172.16.18.20

3) на клиенте в 192 сети, если у него шлюз не 34.1 прописать маршрут: route add -p 172.16.18.0 mask 255.255.255.0 192.168.34.1

-

1. Роль RAS установлена, при настройке и включении маршрутизации выбрал параметры NAT и Маршрутизация локальной сети.

2. В сети 172 есть сервер у него в статических маршрутах прописано 192.168.34.3 255.255.255.255 172.16.18.20

Но при этом пинг не идет на машину 192.168.34.3

Если в преобразовании сетевых адресов на сервере 192.168.34.1, добавить интерфейс «локальной сети 192.168.34.1» и в свойствах указать что это общий интерфейс подключен к интернету и включить NAT на нем то комп из сети 172 пингует 192.168.34.3

, но тогда сети 192.168.34.0 не корректно работает, можно сказать вообще не работает.-

Изменено

Stiv174

3 февраля 2019 г. 8:38

-

Изменено

-

У вас сервер выполняет роль роутера с NAT в интернет? Покажите ipconfig /all

-

Нет, не выполняет

астройка протокола IP для Windows

Имя компьютера . . . . . . . . . : SERVER

Основной DNS-суффикс . . . . . . : admnik.com

Тип узла. . . . . . . . . . . . . : Гибридный

IP-маршрутизация включена . . . . : Да

WINS-прокси включен . . . . . . . : Нет

Порядок просмотра суффиксов DNS . : admnik.comEthernet adapter ФО:

DNS-суффикс подключения . . . . . :

Описание. . . . . . . . . . . . . : Realtek RTL8139/810x Family Fast Ethernet

сетевой адаптер

Физический адрес. . . . . . . . . : 00-30-84-89-32-D3

DHCP включен. . . . . . . . . . . : Нет

Автонастройка включена. . . . . . : Да

IPv4-адрес. . . . . . . . . . . . : 172.16.18.20(Основной)

Маска подсети . . . . . . . . . . : 255.255.0.0

Основной шлюз. . . . . . . . . :

NetBios через TCP/IP. . . . . . . . : ВключенEthernet adapter Локалка:

DNS-суффикс подключения . . . . . :

Описание. . . . . . . . . . . . . : Intel(R) 82574L Gigabit Network Connectio

n

Физический адрес. . . . . . . . . : 00-15-17-CE-1B-21

DHCP включен. . . . . . . . . . . : Нет

Автонастройка включена. . . . . . : Да

IPv4-адрес. . . . . . . . . . . . : 192.168.34.1(Основной)

Маска подсети . . . . . . . . . . : 255.255.255.0

Основной шлюз. . . . . . . . . : 192.168.34.2

DNS-серверы. . . . . . . . . . . : 192.168.34.1

NetBios через TCP/IP. . . . . . . . : ВключенТуннельный адаптер isatap.{B258CACB-0204-438C-9829-3B9F0B3341E4}:

Состояние среды. . . . . . . . : Среда передачи недоступна.

DNS-суффикс подключения . . . . . :

Описание. . . . . . . . . . . . . : Адаптер Microsoft ISATAP

Физический адрес. . . . . . . . . : 00-00-00-00-00-00-00-E0

DHCP включен. . . . . . . . . . . : Нет

Автонастройка включена. . . . . . : ДаТуннельный адаптер isatap.{5E0CC4F1-D366-4703-9794-E6667F5D9A31}:

Состояние среды. . . . . . . . : Среда передачи недоступна.

DNS-суффикс подключения . . . . . :

Описание. . . . . . . . . . . . . : Адаптер Microsoft ISATAP #3

Физический адрес. . . . . . . . . : 00-00-00-00-00-00-00-E0

DHCP включен. . . . . . . . . . . : Нет

Автонастройка включена. . . . . . : Да -

Если это не шлюз в интернет, то зачем Вам NAT? Уберите NAT и все заработает.

-

-

Изменено

Stiv174

3 февраля 2019 г. 13:55

-

Изменено

-

а firewall разрешает ping для публичного профиля? посмотрите tracert 192.168.34.3, а так же логи фаервола при пинге или трасерте (логи предорительно включив, смотреть в PowerShell):

Get-Content C:WindowsSystem32LogFilesFirewallpfirewall.log -Tail 50 -wait | select-string "ICMP"

-

Трассировка маршрута к serverobr.admnik.com [192.168.34.3]

с максимальным числом прыжков 30:1 <1 мс * <1 мс SERVER [172.16.18.20]

2 * * * Превышен интервал ожидания для запроса.

3 * * * Превышен интервал ожидания для запроса.

4 * * * Превышен интервал ожидания для запроса.

5 * * ^C -

1. Покажите полный список маршрутов на serverobr

2. Какие в итоги feature RRAS на нём сейчас активированы?

3. Помимо правил в firewall (будем считать что вы открыли все правила ICMP) вы используете антивирус с функционалом сетевого экрана?

-

1.

C:Windowssystem32>route print

===========================================================================

Список интерфейсов

42………………………RAS (Dial In) Interface

16…ec 08 6b 02 dc 67 ……Gigabit PCI Express Network Adapter

13…f4 6d 04 2b af f3 ……Сетевое подключение Intel(R) 82574L Gigabit #2

12…f4 6d 04 2b a6 7e ……Сетевое подключение Intel(R) 82574L Gigabit

1………………………Software Loopback Interface 1

20…00 00 00 00 00 00 00 e0 Адаптер Microsoft ISATAP #4

17…00 00 00 00 00 00 00 e0 Адаптер Microsoft ISATAP

15…00 00 00 00 00 00 00 e0 Адаптер Microsoft ISATAP #3

19…00 00 00 00 00 00 00 e0 Адаптер Microsoft ISATAP #2

===========================================================================IPv4 таблица маршрута

===========================================================================

Активные маршруты:

Сетевой адрес Маска сети Адрес шлюза Интерфейс Метрика

0.0.0.0 0.0.0.0 172.16.18.1 172.16.18.2 276

10.0.0.0 255.0.0.0 On-link 10.30.19.10 276

10.30.19.10 255.255.255.255 On-link 10.30.19.10 276

10.255.255.255 255.255.255.255 On-link 10.30.19.10 276

127.0.0.0 255.0.0.0 On-link 127.0.0.1 306

127.0.0.1 255.255.255.255 On-link 127.0.0.1 306

127.255.255.255 255.255.255.255 On-link 127.0.0.1 306

172.16.0.0 255.255.0.0 On-link 172.16.18.2 276

172.16.18.2 255.255.255.255 On-link 172.16.18.2 276

172.16.18.140 255.255.255.255 172.16.18.140 172.16.18.152 15

172.16.18.151 255.255.255.255 172.16.18.151 172.16.18.152 15

172.16.18.152 255.255.255.255 On-link 172.16.18.152 270

172.16.18.157 255.255.255.255 172.16.18.157 172.16.18.152 15

172.16.18.158 255.255.255.255 172.16.18.158 172.16.18.152 15

172.16.18.160 255.255.255.255 172.16.18.160 172.16.18.152 15

172.16.18.162 255.255.255.255 172.16.18.162 172.16.18.152 15

172.16.18.163 255.255.255.255 172.16.18.163 172.16.18.152 15

172.16.18.165 255.255.255.255 172.16.18.165 172.16.18.152 15

172.16.18.167 255.255.255.255 172.16.18.167 172.16.18.152 15

172.16.255.255 255.255.255.255 On-link 172.16.18.2 276

192.168.34.3 255.255.255.255 172.16.18.20 172.16.18.2 276

224.0.0.0 240.0.0.0 On-link 127.0.0.1 306

224.0.0.0 240.0.0.0 On-link 10.30.19.10 276

224.0.0.0 240.0.0.0 On-link 172.16.18.2 276

224.0.0.0 240.0.0.0 On-link 172.16.18.152 270

255.255.255.255 255.255.255.255 On-link 127.0.0.1 306

255.255.255.255 255.255.255.255 On-link 10.30.19.10 276

255.255.255.255 255.255.255.255 On-link 172.16.18.2 276

255.255.255.255 255.255.255.255 On-link 172.16.18.152 270

===========================================================================

Постоянные маршруты:

Сетевой адрес Маска Адрес шлюза Метрика

0.0.0.0 0.0.0.0 172.16.18.1 По умолчанию

192.168.34.3 255.255.255.255 172.163.18.20 1

===========================================================================

Постоянные маршруты:

Отсутствует2. NAT и Маршрутизация локальной сети

3. Да используется Kaspersky Small Office Security

-

Изменено

Stiv174

4 февраля 2019 г. 17:15

-

Изменено

-

Скорее всего проблемы на сервере 192.168.34.1, вот только не пойму куда копать, как и писал выше, если сетевой интерфейс 192.168.34.1 сделать общедоступной и включить на ней NAT, а сетевой интерфейс 172.16.18.20 сделать локальным, то

все компы с локалки 172.16.18.1 пингуют компы 192.168.34.1, но не наоборот -

Не понял как это сделать — «логи фаервола при пинге или трасерте (логи предорительно включив, смотреть в PowerShell)»

Вот что в PowerShell

:

PS C:UsersАдминистратор.ADMNIK> Get-Content C:WindowsSystem32LogFilesFirewallpfirewall.log -Tail 50 -wait | selec

t-string «ICMP»

Get-Content : Не удается найти путь «C:WindowsSystem32LogFilesFirewallpfirewall.log», так как он не существует.

строка:1 знак:1

+ Get-Content C:WindowsSystem32LogFilesFirewallpfirewall.log -Tail 50 -wait | …

+ ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

+ CategoryInfo : ObjectNotFound: (C:WindowsSyst…lpfirewall.log:String) [Get-Content], ItemNotFoundEx

ception

+ FullyQualifiedErrorId : PathNotFound,Microsoft.PowerShell.Commands.GetContentCommand -

Не понял как это сделать — «логи фаервола при пинге или трасерте (логи предорительно включив, смотреть в PowerShell)

логи по умолчанию выключены. можете во время теста вообще его выключить

на клиентах -

Выключал на всех компьютерах, все равно не пингуется. В чем может быть причина?

-

Блин наконец-то все получилось компы с сети 172 пингуют комп(сервак) 192.168.34.3, а вот наоборот нет в чем проблема, что снова не так??

-

Изменено

Stiv174

4 февраля 2019 г. 15:17

-

Изменено

-

Добрый День.

Уважаемый Stiv174.

Прошу вас отредактировать ваши посты, убрать внешние IP Адреса.

Если конечно вы не хотите что бы вас взломали

Я не волшебник, я только учусь MCP, CCNA. Если Вам помог чей-либо ответ, пожалуйста, не забывайте нажать на кнопку «Пометить как ответ» или проголосовать за полезное сообщение. Мнения, высказанные здесь, являются отражением

моих личных взглядов, а не позиции работодателя. Вся информация предоставляется как есть без каких-либо гарантий.

Блог IT Инженера,

Twitter, YouTube,

GitHub, Instagram -

route print c 192.168.34.3 покажите

если пинг в одну сторону, то одно из двух: либо фаервол либо NAT-

Изменено

Anahaym

4 февраля 2019 г. 16:13

-

Изменено

-

1. route print c 192.168.34.3

— он выше, я выкладывал2. либо фаервол либо NAT — где, на компьютере с которого не пингуется?

3. Если на 34.3 настроен NAT на раздачу интернета, то он не будет пинговать сеть 172?

-

Добрый День.

Уважаемый Stiv174.

Прошу вас отредактировать ваши посты, убрать внешние IP Адреса.

Если конечно вы не хотите что бы вас взломали

Я не волшебник, я только учусь MCP, CCNA. Если Вам помог чей-либо ответ, пожалуйста, не забывайте нажать на кнопку «Пометить как ответ» или проголосовать за полезное сообщение. Мнения, высказанные здесь, являются отражением

моих личных взглядов, а не позиции работодателя. Вся информация предоставляется как есть без каких-либо гарантий.

Блог IT Инженера,

Twitter, YouTube,

GitHub, InstagramНевнимательный, спасибо.

-

Вижу таблицу маршрутизации только с 172.16.18.2

Фаервол на клиентах, Нат на сервере.

34.3 должен пинговать независимо от Нат

-

PS C:UsersАдминистратор.ADMNIK.000> route print

===========================================================================

Список интерфейсов

13…00 19 99 c5 1a f3 ……Сетевое подключение Intel(R) 82574L Gigabit

12…00 19 99 d1 4e ca ……Intel(R) 82579LM Gigabit Network Connection

1………………………Software Loopback Interface 1

40…00 00 00 00 00 00 00 e0 Адаптер Microsoft ISATAP #2

15…00 00 00 00 00 00 00 e0 Адаптер Microsoft 6to4

20…00 00 00 00 00 00 00 e0 Teredo Tunneling Pseudo-Interface

23…00 00 00 00 00 00 00 e0 Адаптер Microsoft ISATAP #6

===========================================================================IPv4 таблица маршрута

===========================================================================

Активные маршруты:

Сетевой адрес Маска сети Адрес шлюза Интерфейс Метрика

0.0.0.0 0.0.0.0 On-link 192.168.34.3 266

10.0.0.0 255.0.0.0 192.168.34.2 192.168.34.3 266

127.0.0.0 255.0.0.0 On-link 127.0.0.1 306

127.0.0.1 255.255.255.255 On-link 127.0.0.1 306

127.255.255.255 255.255.255.255 On-link 127.0.0.1 306

172.16.18.0 255.255.255.0 192.168.34.1 192.168.34.3 266

192.168.34.0 255.255.255.0 On-link 192.168.34.3 266

192.168.34.3 255.255.255.255 On-link 192.168.34.3 266

192.168.34.255 255.255.255.255 On-link 192.168.34.3 266

224.0.0.0 240.0.0.0 On-link 127.0.0.1 306

224.0.0.0 240.0.0.0 On-link 192.168.34.3 266

255.255.255.255 255.255.255.255 On-link 127.0.0.1 306

255.255.255.255 255.255.255.255 On-link 192.168.34.3 266

===========================================================================

Постоянные маршруты:

Сетевой адрес Маска Адрес шлюза Метрика

0.0.0.0 0.0.0.0 192.168.34.3 По умолчанию

===========================================================================IPv6 таблица маршрута

===========================================================================

Активные маршруты:

Метрика Сетевой адрес Шлюз

1 306 ::1/128 On-link

15 1025 2002::/16 On-link

15 281 2002:5ee9:35ce::5ee9:35ce/128

On-link

1 306 ff00::/8 On-link

===========================================================================

Постоянные маршруты:

Отсутствует

Do you want to connect multiple LANs using Windows 2008 R2 Routing and Remote Access Service (RRAS)? This is the step by step tutorial.

First of all, you have to have multiple NICs connected to the different LANs. NICs should have an IP addresses of the LAN it is connected to. This IP address is the Default Gateway of that LAN.

On the server, go Server Manager. Right Click on Roles and select Add Roles.

Review the information and click Next.

Select check box next to Network Policy and Access Services and click Next.

Click Next on Introduction Network Policy and Access Services.

Select checkbox next to Routing and Remote Access Services. It will automatically select necessary services. Click Next.

Click Install on Confirm Installation Selection.

Click Close on Installation Results.

Go to Start, Administrative Tools, Routing and Remote Access.

Right click on your server and select Configure and Enable Routing and Remote Access.

Click Next on the Welcome screen.

Select Custom Configuration and click Next.

Select LAN Routing and click Next.

Click Finish to Complete Routing and Remote Access Setup Wizard.

Click Start Service.

Your Routing and Remote Access Server is ready. Your Private Networks should communicate now.

Related posts

Настройка маршрутизации и удаленного доступа для интрасети

В этой статье описывается настройка маршрутизации и удаленного доступа для интрасети.

Применяется к: Windows Server 2012 R2

Исходный номер КБ: 323415

Сводка

В этом пошаговом руководстве описывается, как настроить службу маршрутного и удаленного доступа на Windows Server 2003 выпуск Standard или Windows Server 2003 выпуск Enterprise, чтобы разрешить пользователям с проверкой подлинности удаленно подключаться к другой сети с помощью Интернета. Это безопасное подключение предоставляет доступ ко всем внутренним сетевым ресурсам, таким как обмен сообщениями, обмен файлами и печатью, а также доступ к веб-серверу. Удаленный характер этого подключения является прозрачным для пользователя, поэтому общий опыт использования удаленного доступа аналогичен работе на рабочей станции в локальной сети.

Установка службы маршрутов и удаленного доступа

По умолчанию служба маршрутного и удаленного доступа устанавливается автоматически во время установки Windows Server 2003, но отключена.

Включить службу маршрутного и удаленного доступа

Нажмите кнопку Пуск, указать на административные средства, а затем нажмите маршрутику и удаленный доступ.

В левой области консоли щелкните сервер, который соответствует имени локального сервера.

Если в нижнем правом углу значок имеет красную стрелку, служба маршрутивки и удаленного доступа не включена. Перейдите к шагу 3.

Для зеленой стрелки, указываемой в нижнем правом углу, служба включена. В этом случае может потребоваться перенастроить сервер. Чтобы перенастроить сервер, сначала необходимо отключить маршрутику и удаленный доступ. Вы можете щелкнуть правой кнопкой мыши сервер, а затем отключить маршрутику и удаленный доступ. Нажмите кнопку Да, когда ему будет предложено информационное сообщение.

Щелкните правой кнопкой мыши на сервере, а затем нажмите кнопку Настройка и включить маршрутику и удаленный доступ, чтобы запустить мастер настройки сервера маршрутов и удаленного доступа. Нажмите кнопку «Далее».

Щелкните удаленный доступ (диалоговое окно или VPN), чтобы разрешить удаленным компьютерам набирать или подключаться к этой сети через Интернет. Нажмите кнопку «Далее».

Щелкните VPN для виртуального частного доступа или нажмите кнопку Dial-up для доступа к диалоговому серверу в зависимости от роли, которую вы хотите назначить этому серверу.

На странице VPN Connection щелкните сетевой интерфейс, подключенный к Интернету, а затем нажмите кнопку Далее.

На странице Назначение IP-адресов сделайте одно из следующих:

- Если сервер DHCP будет использоваться для назначения адресов удаленным клиентам, нажмите кнопку Автоматически, а затем нажмите кнопку Далее. Перейдите к шагу 8.

- Чтобы предоставить удаленные адреса клиентов только из заранее определенного пула, нажмите кнопку Из указанного диапазона адресов.

В большинстве случаев параметр DHCP проще администрирования. Однако, если DHCP не доступен, необходимо указать диапазон статических адресов. Нажмите кнопку Далее .

Мастер открывает страницу назначения диапазона адресов.

- Нажмите кнопку Создать.

- В поле Начните ip-адрес введите первый IP-адрес в диапазоне адресов, которые вы хотите использовать.

- В поле Конечный IP-адрес введите последний IP-адрес в диапазоне.

Windows вычисляет количество адресов автоматически. 4. Щелкните ОК, чтобы вернуться на страницу назначения диапазона адресов. 5. Нажмите кнопку «Далее».

Примите параметр «Нет», используйте маршрутику и удаленный доступ для проверки подлинности запросов на подключение, а затем нажмите кнопку Далее.

Щелкните Кнопку Готово, чтобы включить службу маршрутного и удаленного доступа и настроить сервер удаленного доступа.

После настроить сервер для получения подключений к диалоговому серверу установите на клиентской рабочей станции подключение к клиенту с удаленным доступом.

Настройка клиентского доступа к диалоговому номеру

Чтобы настроить клиента для доступа к диалогу, выполните следующие действия на клиентской рабочей станции.

Так как существует несколько версий microsoft Windows, на вашем компьютере могут быть другие действия. Если они есть, см. документацию по продуктам для выполнения этих действий.

- Нажмите кнопку Начните, нажмите панель управления, а затем дважды щелкните сетевые подключения.

- В рамках сетевых задач нажмите кнопку Создать новое подключение, а затем нажмите кнопку Далее.

- Щелкните Подключение в сеть на рабочем месте, чтобы создать подключение к диалогу, а затем нажмите кнопку Далее.

- Щелкните подключение к диалогу и нажмите кнопку Далее.

- На странице Имя подключения введите описательное имя для этого подключения и нажмите кнопку Далее.

- На странице Телефон номер на номер введите номер телефона для сервера удаленного доступа в диалоговом окне Телефон номер.

- Сделайте одно из следующих и нажмите кнопку Далее:

- Если вы хотите разрешить любому пользователю, который входит на рабочие станции, получить доступ к этому подключению, нажмите кнопку Любое использование.

- Если вы хотите, чтобы это подключение было доступно только для пользователя, зарегистрированного в настоящее время, нажмите кнопку Мое использование только.

- Нажмите кнопку Готово, чтобы сохранить подключение.

Настройка клиента для VPN-доступа

Чтобы настроить клиент для доступа к виртуальной частной сети (VPN), выполните следующие действия на клиентской рабочей станции.

Так как существует несколько версий microsoft Windows, на вашем компьютере могут быть другие действия. Если они есть, см. документацию по продуктам для выполнения этих действий.

Нажмите кнопку Начните, нажмите панель управления, а затем дважды щелкните сетевые подключения.

В рамках сетевых задач нажмите кнопку Создать новое подключение, а затем нажмите кнопку Далее.

Щелкните Подключение в сеть на рабочем месте, чтобы создать подключение к диалогу, а затем нажмите кнопку Далее.

Щелкните подключение виртуальной частной сети и нажмите кнопку Далее.

На странице Имя подключения введите описательное имя для этого подключения и нажмите кнопку Далее.

Сделайте одно из следующих и нажмите кнопку Далее.

- Если компьютер постоянно подключен к Интернету, нажмите кнопку Не набирайте начальное подключение.

- Если компьютер подключается к Интернету с помощью поставщика интернет-служб (ISP), нажмите кнопку Автоматически наберите это начальное подключение. А затем нажмите имя подключения к isP.

Введите IP-адрес или имя сервера VPN (например, VPNServer.SampleDomain.com).

Сделайте одно из следующих и нажмите кнопку Далее:

- Если вы хотите разрешить любому пользователю, который входит на рабочие станции, получить доступ к этому подключению, нажмите кнопку Любое использование.

- Если вы хотите, чтобы это подключение было доступно только для пользователя, зарегистрированного в настоящее время, нажмите кнопку Мое использование только.

Нажмите кнопку Готово, чтобы сохранить подключение.

Предоставление пользователям доступа к серверам удаленного доступа

Политики удаленного доступа можно использовать для предоставления или отказа в авторизации на основе таких критериев, как время дня, дня недели, членство пользователя в группах безопасности на основе Windows Server 2003 или тип запрашиваемого подключения. Если сервер удаленного доступа является членом домена, эти параметры можно настроить с помощью учетной записи домена пользователя.

Если сервер является автономным сервером или членом группы, пользователь должен иметь локализованную учетную запись на сервере удаленного доступа.

Предоставление прав удаленного доступа отдельным учетным записям пользователей

Если вы управляете удаленным доступом на основе учетной записи пользователя, выполните следующие действия, чтобы предоставить права удаленного доступа:

- Нажмите кнопку Начните, указать на все программы, указать на административные средства, а затем нажмите кнопку Active Directory Users and Computers.

- Щелкните правой кнопкой мыши учетную запись пользователя, на которую необходимо предоставить права удаленного доступа, щелкните Свойства, а затем нажмите вкладку Dial-in.

- Щелкните Разрешить доступ, чтобы предоставить пользователю разрешение на вход, а затем нажмите кнопку ОК.

Настройка прав удаленного доступа на основе членства в группе

Если вы управляете удаленным доступом на групповой основе, выполните следующие действия, чтобы предоставить права удаленного доступа:

- Создайте группу, в которую входят члены, которым разрешено создавать VPN-подключения.

- Нажмите кнопку Пуск, указать на административные средства, а затем нажмите маршрутику и удаленный доступ.

- В дереве консоли развяжь маршрутику и удаленный доступ, развяжи имя сервера и нажмите кнопку Политики удаленного доступа.

- Щелкните правой кнопкой мыши правую области, указать на Новую, а затем нажмите кнопку Политика удаленного доступа.

- Нажмите кнопку Далее, введите имя политики и нажмите кнопку Далее.

- Щелкните VPN для виртуального частного доступа или нажмите кнопку Dial-up для доступа к диалогу, а затем нажмите кнопку Далее.

- Щелкните Добавить, введите имя группы, созданной на шаге 1, а затем нажмите кнопку Далее.

- Выполните инструкции на экране, чтобы завершить мастер.

Если VPN-сервер уже разрешает службы удаленного доступа к сети, не удаляйте политику по умолчанию; вместо этого переместим ее так, чтобы она была последней политикой, которую необходимо оценить.

Создание удаленного подключения

Так как существует несколько версий microsoft Windows, на вашем компьютере могут быть другие действия. Если они есть, см. документацию по продуктам для выполнения этих действий.

На клиентской рабочей станции нажмите кнопку Начните, щелкните Сетевые подключения, а затем щелкните созданное новое подключение.

В поле Имя пользователя введите имя пользователя.

Если в сети, к которой необходимо подключиться, имеется несколько доменов, возможно, вам придется указать доменное имя. Используйте формат domain_name имя пользователя в поле Имя пользователя.

В поле Пароль введите пароль.

Если вы используете подключение к телефону, проверьте номер телефона, указанный в поле Dial, чтобы убедиться, что это правильно. Убедитесь, что вы указали дополнительные номера, необходимые для получения внешней строки или для набора большого расстояния.

Щелкните Dial или Подключение (для VPN-подключений).

Компьютер устанавливает подключение к серверу удаленного доступа. Сервер проверки подлинности пользователя и регистрации компьютера в сети.

Устранение неполадок

В этом разделе описывается, как устранить некоторые проблемы, которые могут возникнуть при попытке настроить удаленный доступ.

Не все наборы конфигурации пользователя доступны Параметры

Если домен Windows Server 2003 использует смешанный режим, доступны не все параметры конфигурации. Администраторы могут предоставлять или отказывать пользователю в доступе и указывать параметры вызова, которые являются параметрами разрешений доступа, доступными в Microsoft Windows NT 4.0. Остальные параметры становятся доступными после перехода домена в родной режим.

Пользователи могут связаться с сервером, но не быть аутентификацией

Убедитесь, что учетная запись пользователя получила разрешение на удаленное подключение и проверку подлинности в Active Directory, как описано в разделе 2. Сервер удаленного доступа также должен быть членом группы «RAS и IAS Servers».

Дополнительные сведения можно получить в следующих номерах статей, чтобы просмотреть статьи в базе знаний Майкрософт:

323381 Как разрешить удаленный доступ пользователей к сети в Windows Server 2003

Для системного администратора

Как настроить IP-маршрутизацию в Windows 2008 Server

Введение

В Windows 2008 Server есть несколько изменений в работе сети, маршрутизации и работе удаленного доступа. Я уже упомянул, что OSPF уже не является частью Windows Server 2008. Я считаю это неудачным решением, так как мне кажется, что OSPF – лучший динамический протокол маршрутизации. И все-таки я могу частично понять это решение Microsoft, поскольку, рискну предположить, 99.9% администраторов Windows Server никогда не использовали этот протокол. Итак, что же мы потеряли?

С удалением OSPF мы остались либо с 1) статической маршрутизацией и 2) с динамической маршрутизацией с RIPV2. Давайте выясним, как каждая из них работает.

Что лучше – статическая или динамическая маршрутизация?

Вопрос, что следует ли использовать статическую или динамическую маршрутизацию, – это личное дело администратора. В конце концов, результирующий сетевой трафик, направляемый в определенную сеть, должен быть одинаковым, вне зависимости от используемого метода.

При статической маршрутизации вы должны сделать запись на вашем сервере Windows для каждой сети, которая маршрутизируется вашим сервером. Таким образом, для простой сети с одним сервером при маршрутизируемом трафике между двумя сетями статическая маршрутизация не представляет особой сложности. Вы можете ее настроить всего двумя командами route add.

С другой стороны, если вы хотите, чтобы система Windows Server 2008 занималась маршрутизацией 25 сетей или обменивалась маршрутами с сетью Cisco, использующей RIP, вам нужно было бы выбрать динамическую маршрутизацию. Конечно, вам ведь не захочется вручную настраивать работу 25 сетей, да и вы не смогли бы реализовать все действительно динамические возможности, обеспечиваемые RIP.

Итак, что же дает нам динамическая маршрутизация? Перечислим некоторые ее возможности.

- Возможность автоматического добавления сетей, получая данные о них от других маршрутизаторов RIP

- Возможность автоматически удалять записи из таблицы маршрутизации, когда другие маршрутизаторы RIP удаляют их

- Возможность выбора наилучшего маршрута на основе особой метрики

- Упрощать конфигурацию маршрутизаторных систем Windows Server, имеющих более некоторого количества статических маршрутов, которые необходимо добавить

Итак, как же производить настройку статической и динамической маршрутизации в Windows Server 2008?

Статическая маршрутизация в Windows Server 2008

Статическая маршрутизация в Windows Server не представляет ничего нового. Мы годами использовали команду route. Вы можете настраивать статическую маршрутизацию в Windows 2008 Server либо с помощью командной строки, либо через GUI. Однако если вы используете интерфейс Windows GUI, эти маршруты не будут указываться в списке интерфейса CLI, когда вы набираете route print. Поэтому я категорически рекомендую при использовании статической маршрутизации в Windows 2008 работать только с командой route из командной строки.

Давайте посмотрим на примеры того, как можно настраивать статическую маршрутизацию с помощью команды route:

Просмотр таблицы маршрутизации

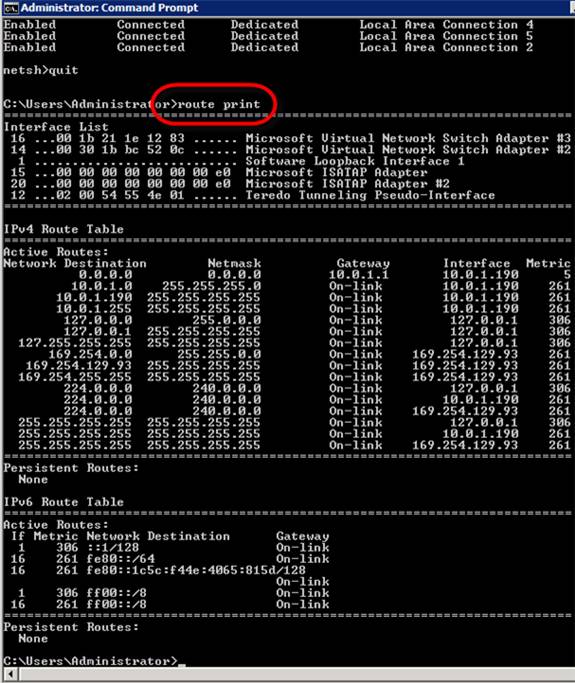

Просмотреть таблицу маршрутизации очень просто, достаточно использовать команду route print, как вы видите на Рисунке 1 ниже.

Рисунок 1: Просмотр таблицы IP-маршрутизации в Windows Server 2008

При выводе таблицы маршрутизации первое, на что важно обратить внимание, это список интерфейсов. IP-интерфейсы Windows Server обозначены с номером интерфейса. Номера интерфейсов на Рисунке 1 – 16, 14, 1, 15, 20 и 12. Эти номера интерфейсов используются всегда, когда вы добавляете или удаляете номера маршрутов из таблицы.

Вторая по важности – таблица маршрутизации IPv4. Тут указывается адрес сети, маска сети, шлюз по умолчанию, интерфейс и метрика. Эта таблица указывается серверу Windows, куда направлять трафик.

Ниже находится таблица маршрутизации IPv6.

Добавление статического маршрута

Как же вам добавить статический маршрут через командную строку? Ответ прост – используйте команду добавления маршрута следующим образом:

Как вы видите на Рисунке 2, результат добавления маршрута был положительный: «ОК!»

Рисунок 2: Использование команды добавления маршрута в Windows 2008

Важным в команде добавления маршрута является указание сети, которую мы хотим добавить, подсети, адреса/шлюза, а также интерфейса для данного маршрута.

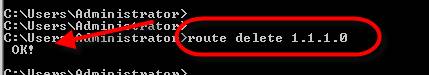

Удаление статического маршрута

Удаление маршрута происходит еще проще. Все, что вам нужно сделать – ввести команду route delete и сеть, которую вы хотите удалить, как это показано на Рисунке 3.

Рисунок 3: Команда удаления маршрута в Windows 2008

Это и есть основы настройки статических маршрутов с помощью командной строки. Теперь давайте узнаем про настройку динамической маршрутизации.

Динамическая маршрутизация в Windows Server 2008 с использованием RIPV2

Выше в этой статье я говорил о преимуществах работы с динамической маршрутизацией. Теперь позвольте мне рассказать вам о шагах по настройке RIPv2 в Windows 2008:

- Сначала нужно установить роль Routing and Remote Access (RRAS) в Windows 2008 Server. Если вы воспользуетесь мастером Add Roles, роль RRAS будет трудно найти, так как вам в действительности нужно добавить сначала роль Network Policy and Access Services, а уже после этого – роль RRAS (см. Рисунок 4 и Рисунок 5).

Рисунок 4: Добавление роли RRAS через Network Policy and Access Services

Рисунок 5: Role Services в Win 2008 является частью роли Network Policy and Access Services

После установки вы можете настроить RRAS из приложения Server Manager, но я предпочитаю приложение Routing and Remove Access.

- Следующим шагом является настройка Routing and Remote Access. Откройте RRAS MMC, щелкните правой кнопкой мыши на имени сервера, и щелкните на Configure and Enable Routing and Remote Access. Вот пример:

Рисунок 6: Настройка и включение RRAS

Убедитесь, что вы осуществляете настройку Custom Configuration при вопросе, какой протокол RRAS устанавливать. Затем выберите установку LAN ROUTING и запустите службу.

Теперь вы видите, что сетевые интерфейсы управляются RRAS, и особые настройки для IPv4 и IPv6.

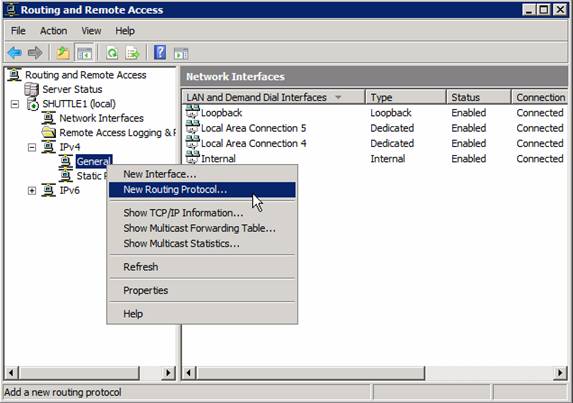

Теперь вы можете расширить IPV4, перейти к General, а затем – к New Routing Protocol.

Рисунок 7: Добавление нового протокола маршрутизации

Теперь выберите установку RIPV2 в качестве протокола маршрутизации.

Рисунок 8: Добавление RIP V2

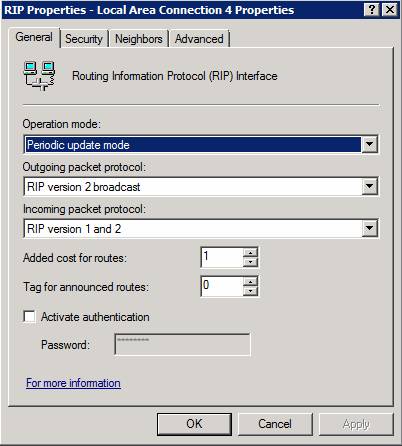

- Теперь, когда у вас установлен RIPv2, вы можете его настроить. Настройка его так же проста, как и добавление интерфейсов, которые вы захотите использовать для обмена маршрутами RIP. Для этого перейдите в секцию RIP, щелкните правой кнопкой, щелкните на New Interface, выберите интерфейс, который собираетесь добавить под RIP (Рисунок 9).

Рисунок 9: Добавление нового интерфейса RIP

- После выбора интерфейса у вас появляется возможность огромное количество свойств соединения RIP (Рисунок 10). Больше я не буду говорить в этой статье о настройке RIP, так как может быть и очень простой, и очень сложной в зависимости от ситуации.

Рисунок 10: Настройка нового интерфейса RIP

- После добавления интерфейсов RIP вы можете проверить, отправляются и принимаются ли запросы и ответы на вашем интерфейсе RIP (это стоит сделать). Вы также можете проверить, есть ли у вас соседи по RIP, щелкнув правой кнопкой мыши на протоколе RIP, а после этого выбрав Show Neighbors.

Перед тем, как закончить эту секцию о RIP в Windows, я хочу указать на пару отличных ресурсов, которыми я пользовался при подготовке этой статьи:

- Недавно я просмотрел видео Эда Либермана Train Signal Windows 2008 Network Infrastructure. В этом видео, кроме объяснения маршрутизации и различий между статической и динамической маршрутизацией, Эд показывает, как, шаг за шагом, настроить RIPv2 в Windows 2008. Я считаю видео очень полезным и рекомендую его вам, хотите ли вы просто узнать о Win 2008 и маршрутизации или собираетесь сдавать экзамен по сетевой инфраструктуре Microsoft’s Windows 2008 (70-642). Вот скриншот такой настройки у Эда:

Рисунок 11: Видео Train Signal’s Windows 2008 на тему установки и настройки RIPV2

- В базе знаний Petri IT Knowledgebase я написал статью о настройке Windows 2003, затем другую статью об обмене маршрутами между маршрутизатором Cisco и сервером Windows. Если говорить о Win 2008, процесс настройки RIP на Win 2003 аналогичен, и настройка обмена маршрутами с маршрутизатором Cisco очень похожа.

Автор: Daniel Petri

Постовой

Если вам хочется подарить близкому человеку красивый необычный подарок не нужно бегать по всем магазинам подряд. Эксклюзивные подарки для мужчин и женщин на сайте luxpodarki.ru

Нужен диплом? Мы вам поможем! Заказ дипломов в Москве. Качественно, быстро и надежно.

Как настроить windows server 2008r2 чтобы была маршрутизация между двумя разными сетями?

Если правильно понял, то схема такая ХОСТ1 -192.168.0.1/24- СЕРВЕР -192.168.1.0/24- ХОСТ2.

На сервере 2 сетевухи с настройками 192.168.0.10 255.255.255.0 и 192.168.1.10 255.255.255.0 (без шлюзов).

На ХОСТ1 настройки 192.168.0.100 255.255.255.0 шлюз 192.168.0.10.

На ХОСТ2 настройки 192.168.1.100 255.255.255.0 шлюз 192.168.1.10.

На сервере установлена роль «Службы политики сети и доступа»-> «Служба удаленного доступа» + «Маршрутизация»

В «Администрировании — Маршрутизация и удаленный доступ» выбираем «Настроить и включить маршрутизацию и удаленный доступ» — «Особая конфигурация» — «Маршрутизация локальной сети»

После этого ХОСТ1 с ХОСТ2 пингуется обоюдно. Проверено на стенде из виртуалок.