Поднимаем VPN-PPTP сервер на Windows Server 2008 R2

VPN (Virtual Private Network — виртуальная частная сеть) — технология, позволяющая использование сети Internet в качестве магистрали для передачи корпоративного IP-трафика. Сети VPN предназначен подключения пользователя к удаленной сети и соединения нескольких локальных сетей. Давно я размещал заметку Введение в Виртуальные Частные Сети (VPN), время пришло расказать, как настроить VPN сервер на Windows 2008 Server R2.

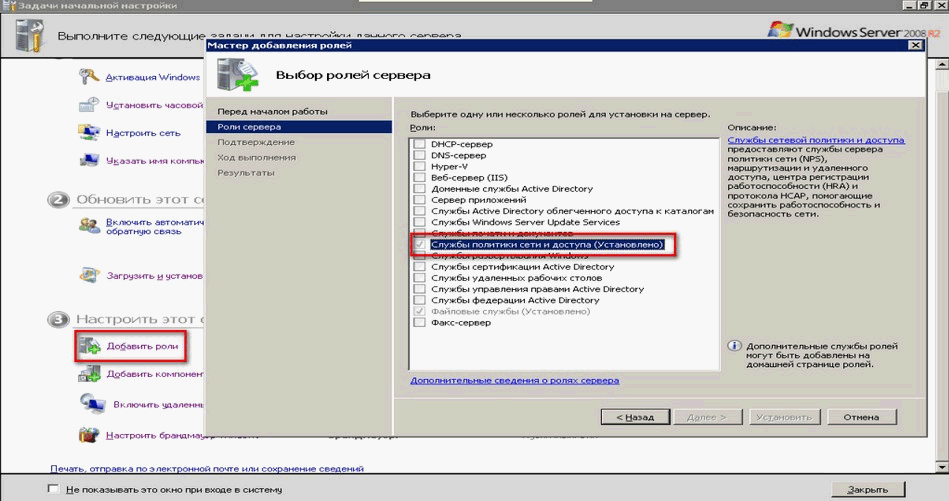

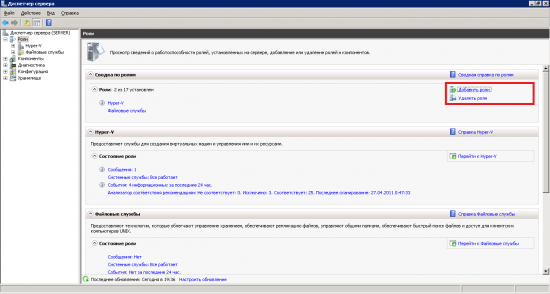

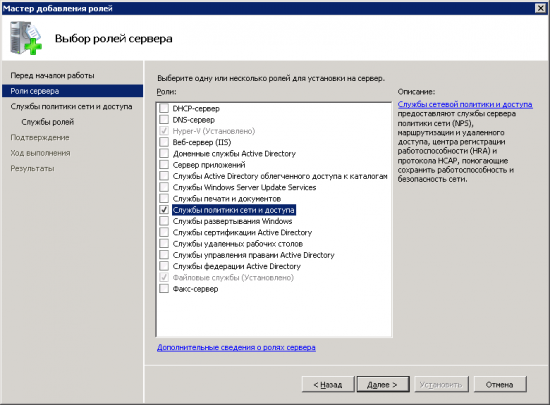

Запускаем диспетчер сервера на Windows Server 2008 R2 и добавляем «Добавить роль» (Add Roles) роль сервера «Службы политики сети и доступа» (Network Policy and Access Services):

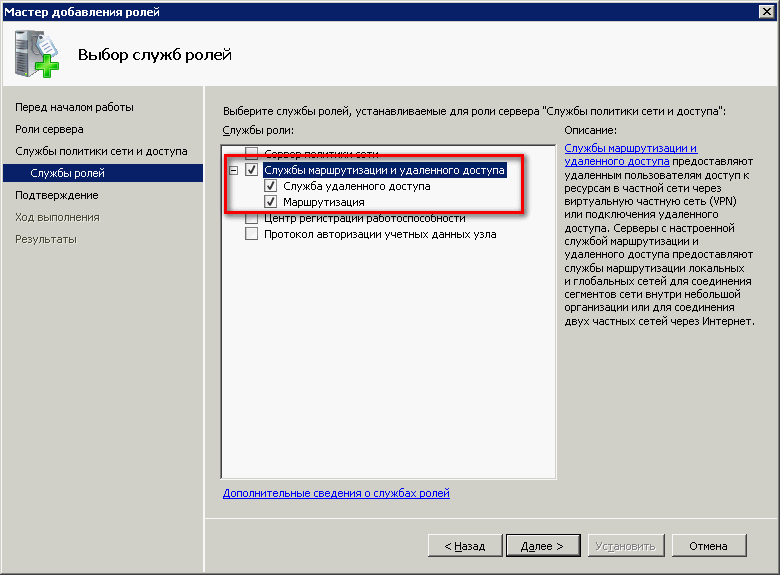

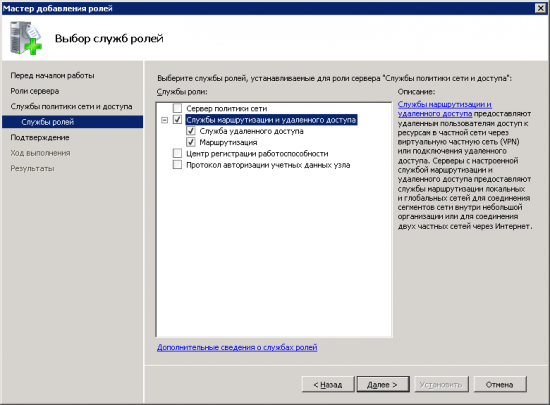

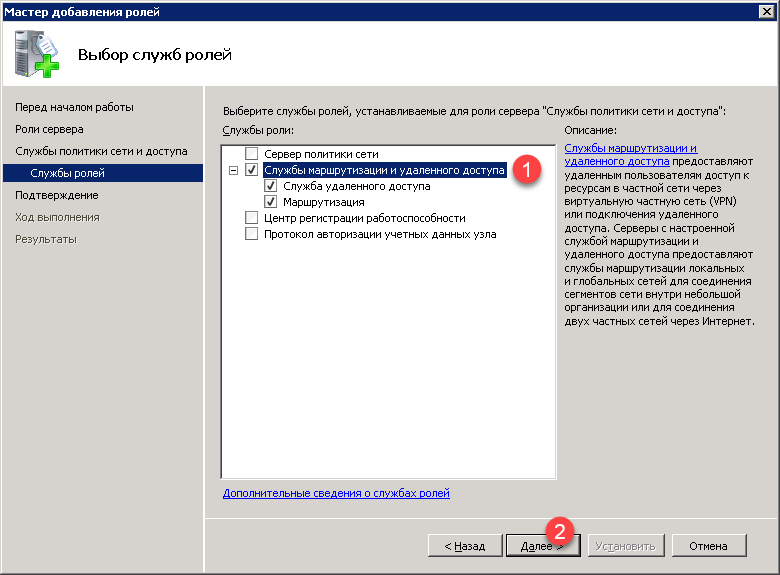

Далее выбираем «Службы маршрутизации и удаленного доступа» (Routing and Remote Access Services ) и нажимаем далее:

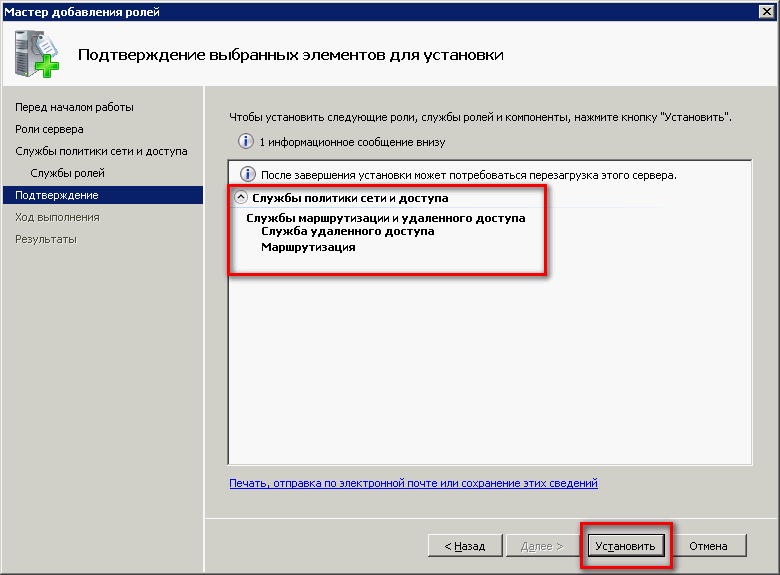

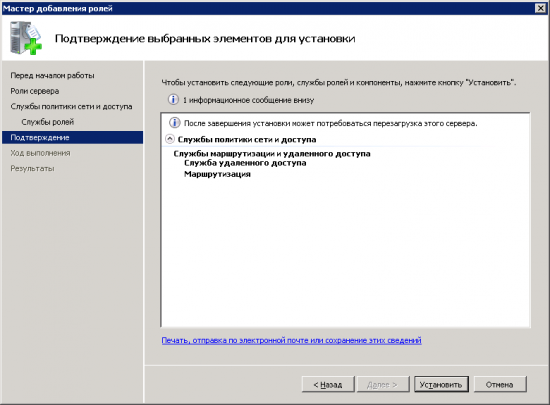

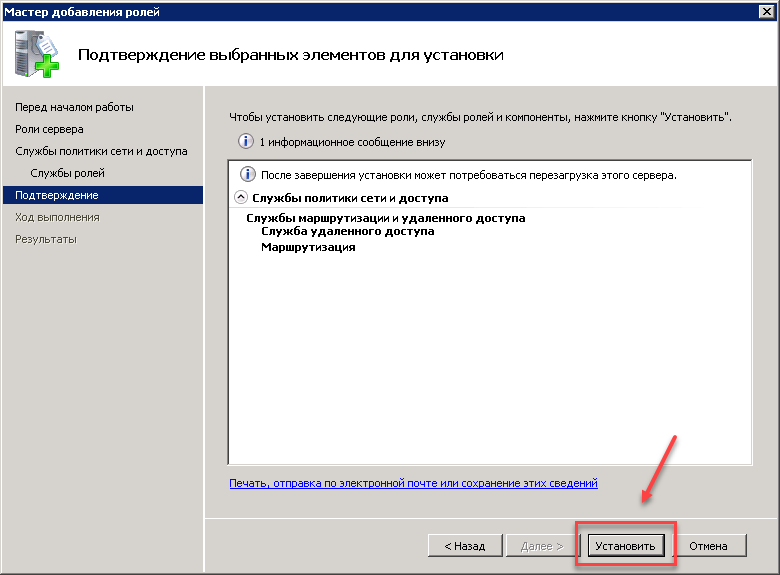

Все проверяем и устанавливаем:

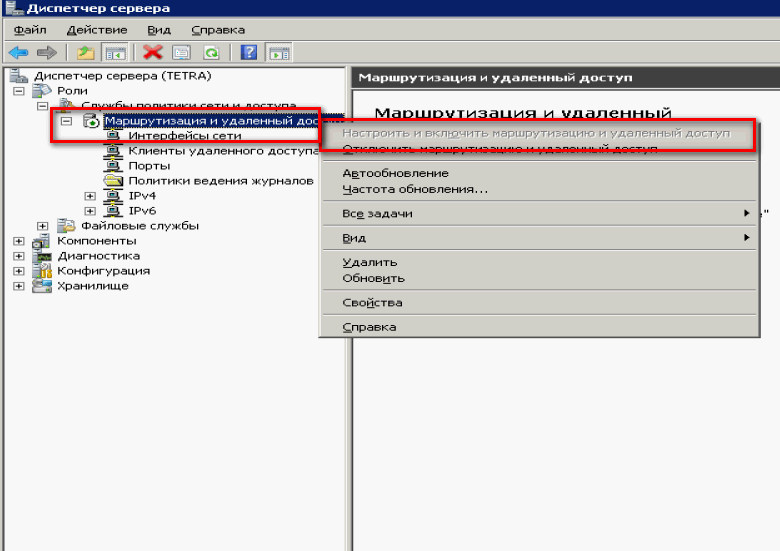

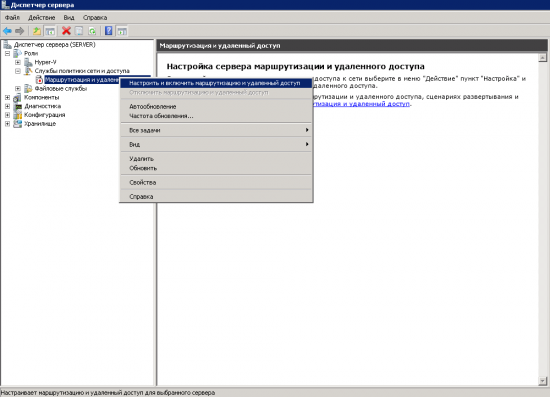

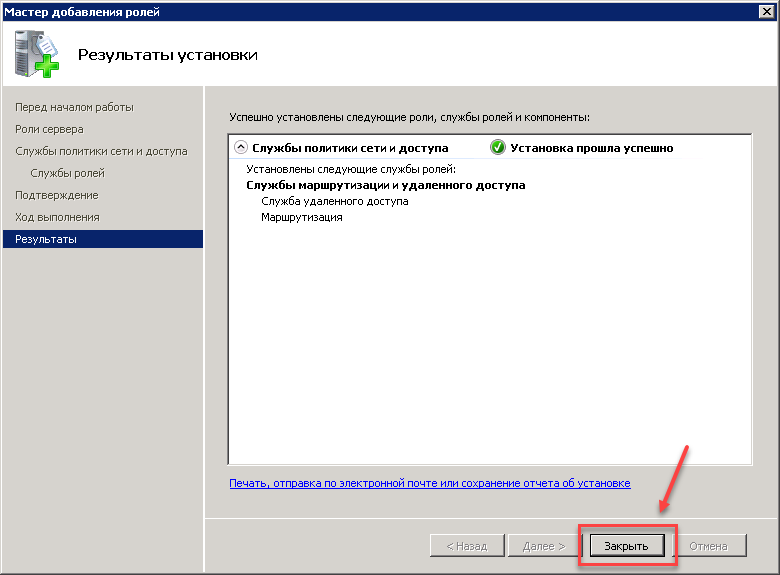

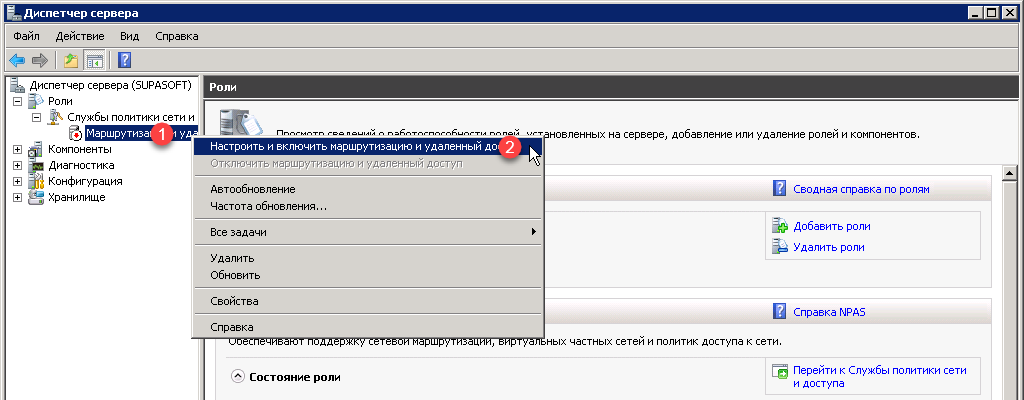

После успешной установки, нам надо настроить эту роль, раскрываем список ролей и выбираем роль «Службы политики сети и доступа», так как у меня эта служба уже установлена, подменю «Настроить и включить маршрутизацию и удаленный доступ» (Configure and Enable Routing and Remote Access) будет не активно, у Вас активна ее и выбираем:

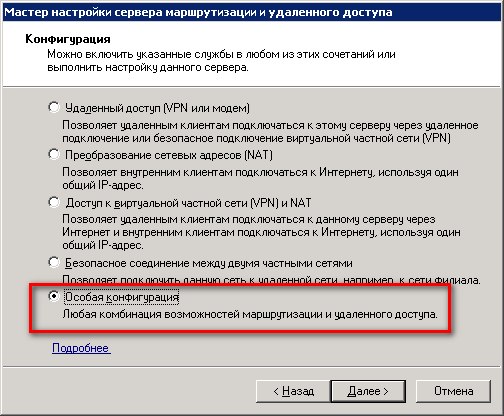

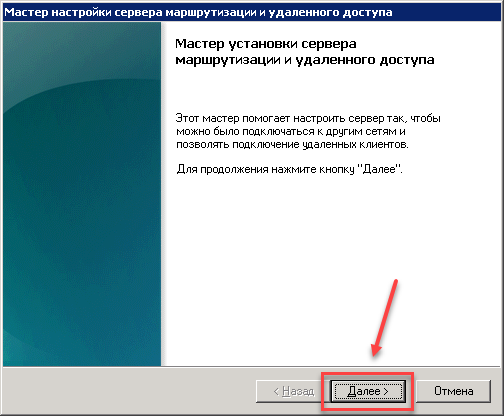

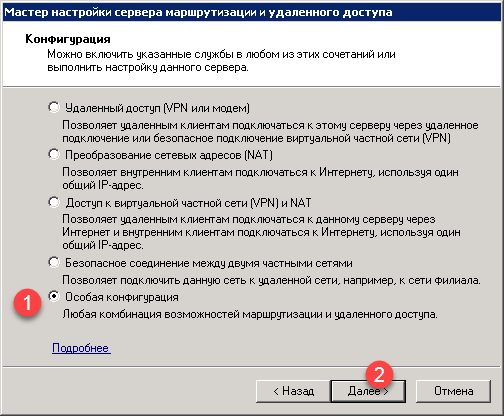

В мастере установке жмем далее и из пяти предложенных вариантов выбираем самый нижний Особая конфигурация (Custom configuration):

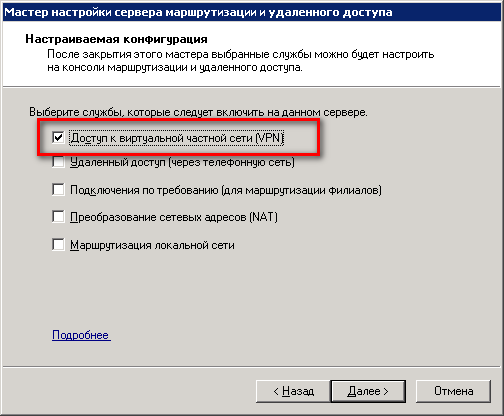

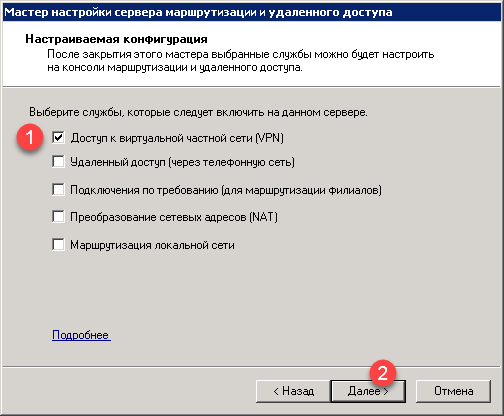

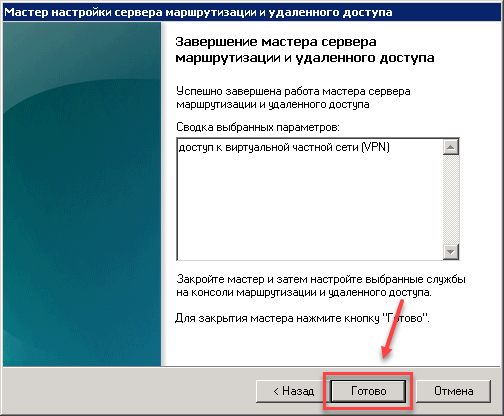

Выбираем галочкой Доступ к виртуальной частной сети (VPN):

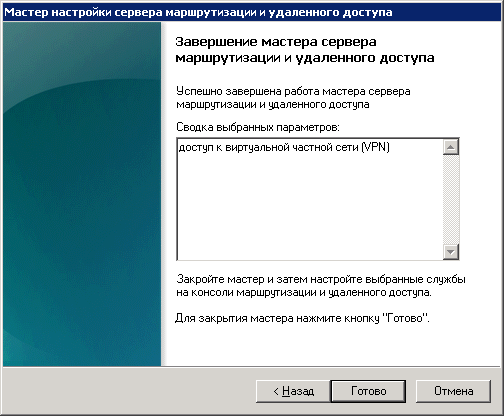

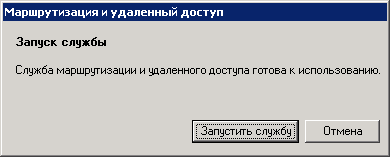

Запускаем службу

Для полноценной работы vpn-сервера должны быть открыты следующие порты:

TCP 1723 для PPTP;

TCP 1701 и UDP 500 для L2TP;

TCP 443 для SSTP.

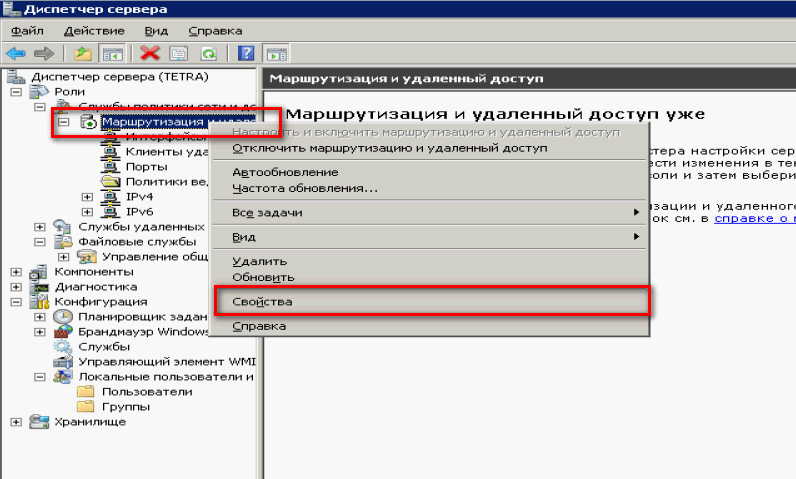

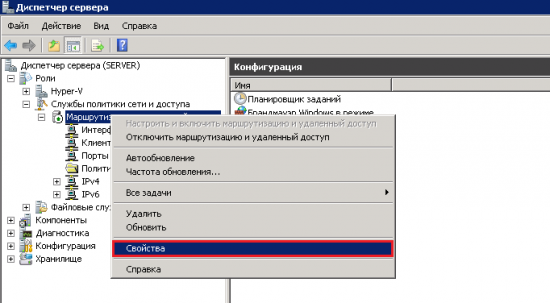

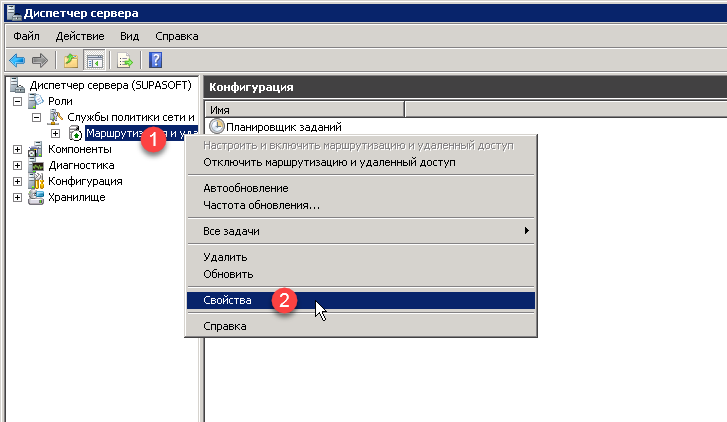

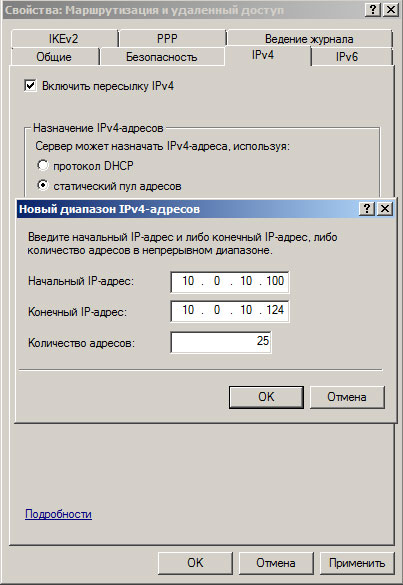

Настраиваем выдачи адресов. Открываем «Диспетчер сервера — Роли — Службы политики сети и доступа — Маршрутизация и удаленный доступ — Свойства»:

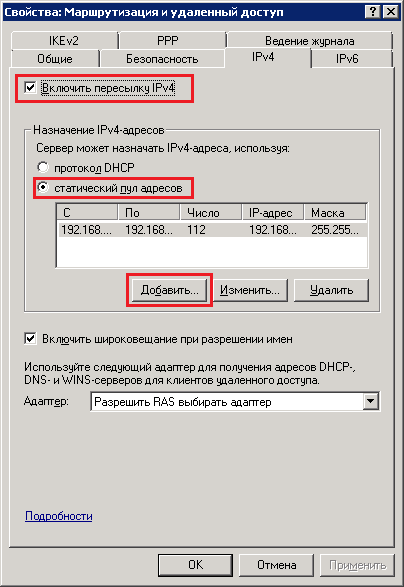

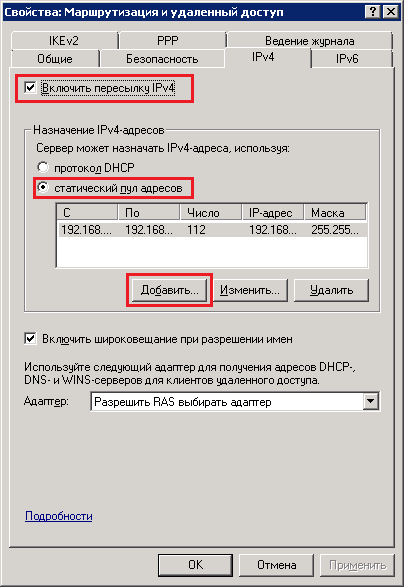

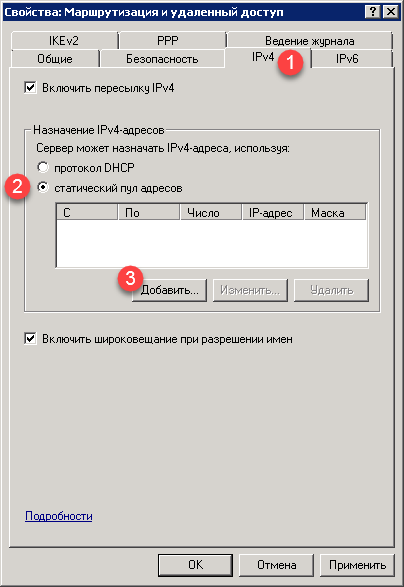

Закладка «IPv4», включаем пересылку IPv4, устанавливаем переключатель в «Статический пул адресов» и нажимаем кнопку «Добавить»:

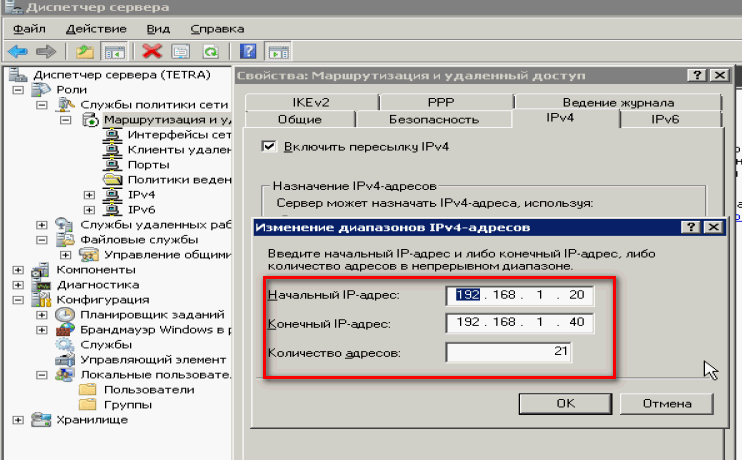

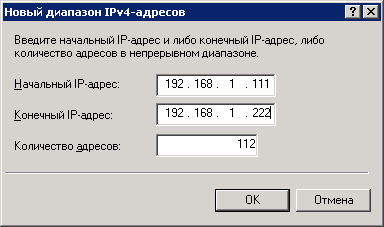

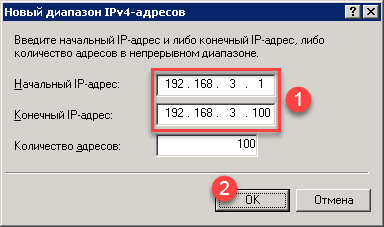

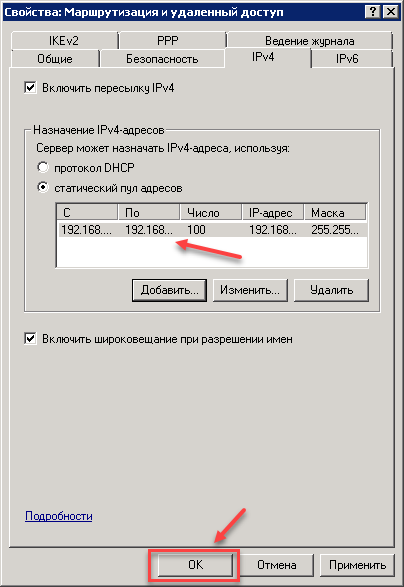

Задаем диапазон выдаваемых адресов:

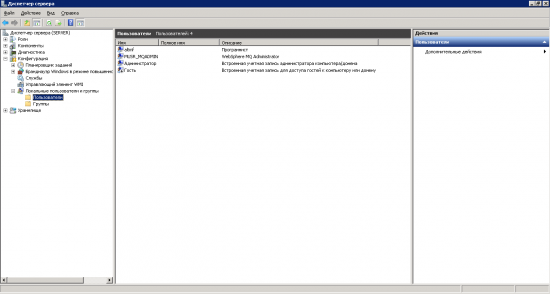

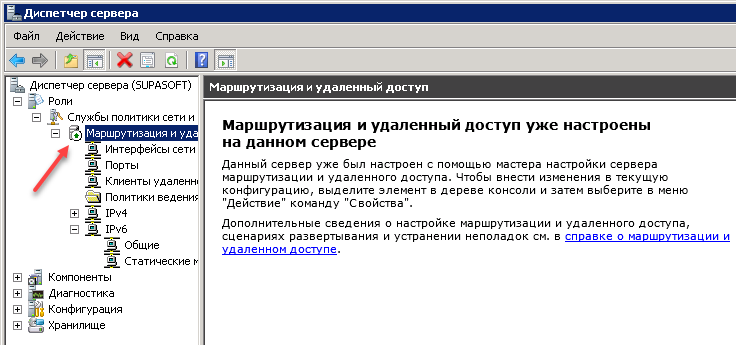

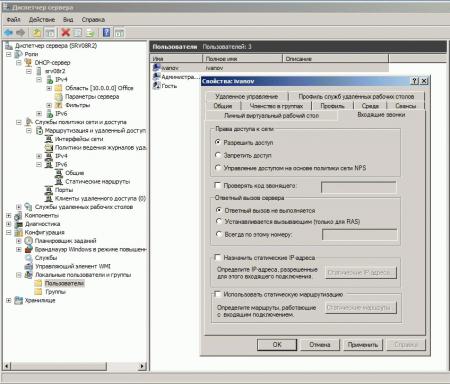

Теперь настроем разрешения для пользователей. Переходим в «Диспетчер сервера — Конфигурация- Локальные пользователи и группы — Пользователи»:

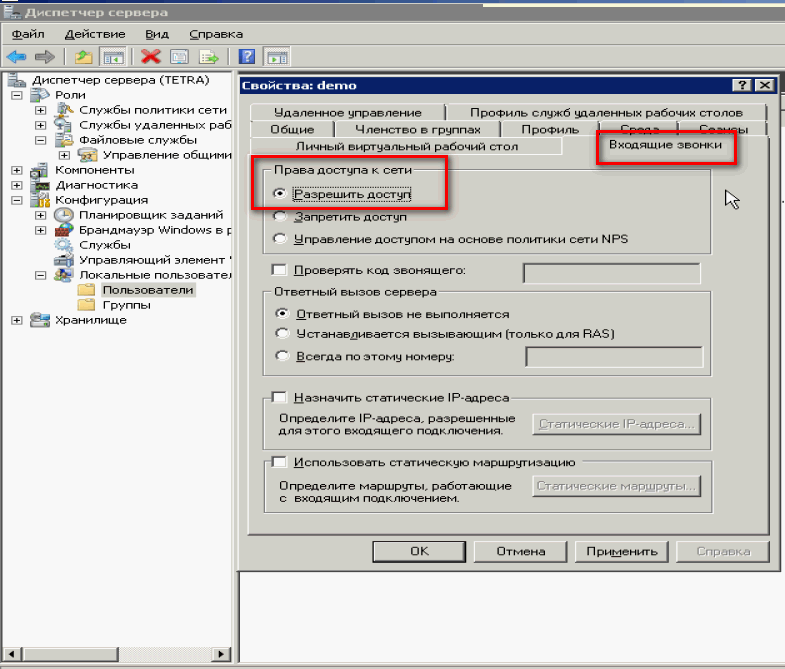

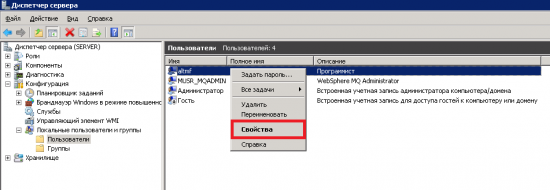

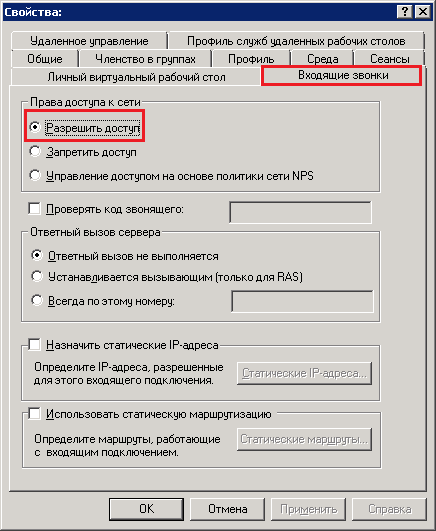

К нужному пользователю заходим в Свойства и закладке «Входящие звонки» (Dial-in) разрешить подключение (allow access).

-

Windows

-

help2site

Сегодня мы настроим PPTP VPN на сервере под управлением Windows Server 2008R2.

Те действия которые мы сегодня будем производить для настройки VPN на сервере под управлением Windows Server 2008R2, могут быть применены и на Windows Server 2003, хотя и будет выглядеть в некоторых местах по другому, но логика действий очень схожа.

Для начала нам потребуется поднять роль «Службы политики сети и доступа».

Установка роли «Службы маршрутизации и удаленного доступа»

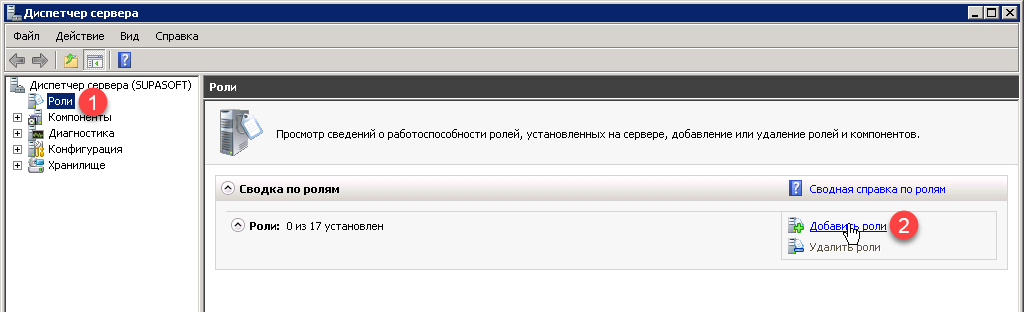

В Диспетчере сервера переходим в Роли — Добавить роли.

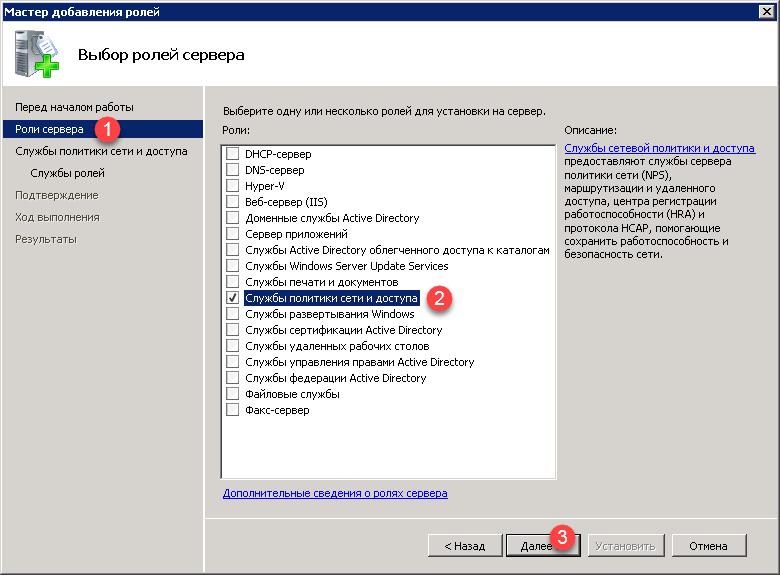

Выбираем из списка Службы политики сети и доступа

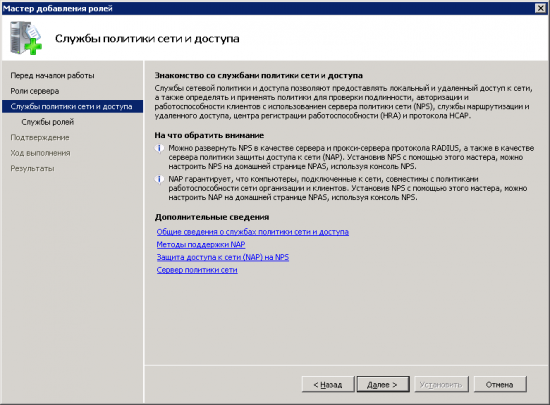

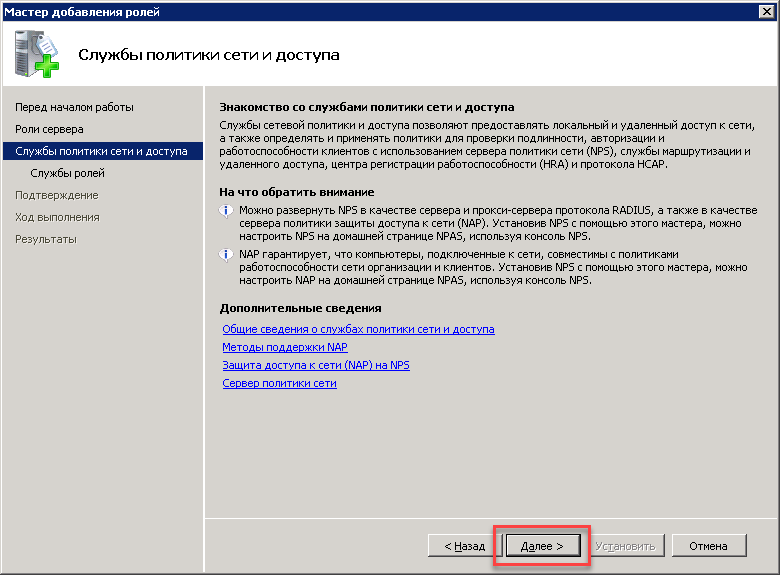

Откроется информационное окно где вы можете ознакомиться с информацией о Службе политики сети и доступа, после нажимаем «Далее».

Выбираем из списка «Службы маршрутизации и удаленного доступа» и все вложенные подпункты, нажимаем Далее.

Все необходимые данные собраны, нажимаем кнопку «Установить».

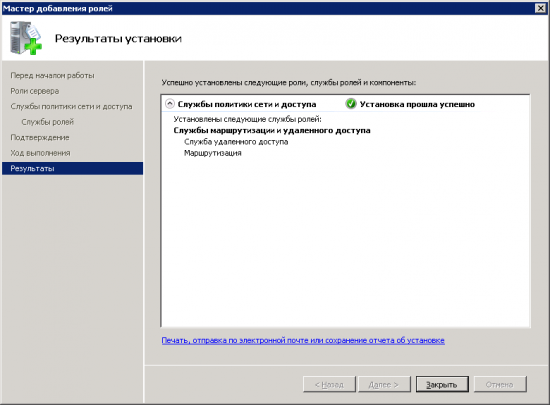

Роль успешно установлена нажимаем кнопку «Закрыть»

После установки роли необходимо настроить ее, чем мы и займемся.

Настройка роли «Службы маршрутизации и удаленного доступа»

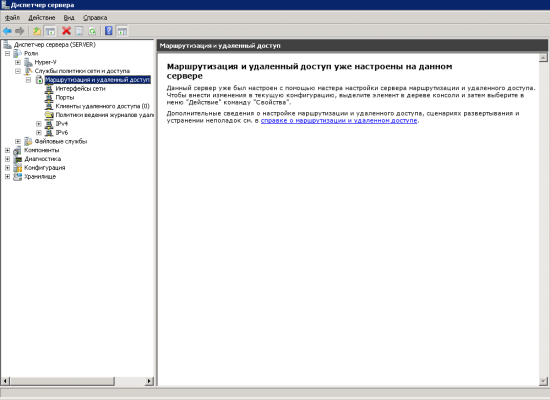

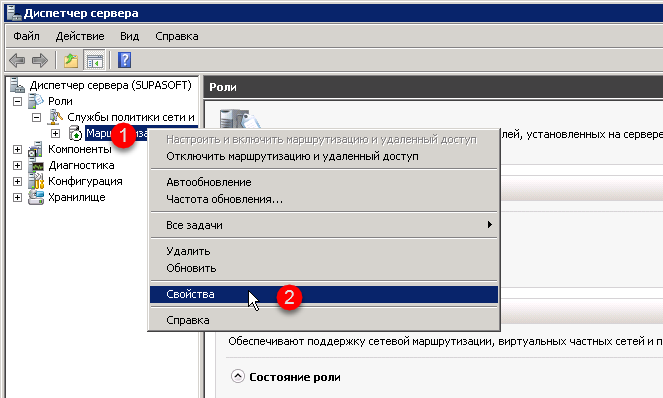

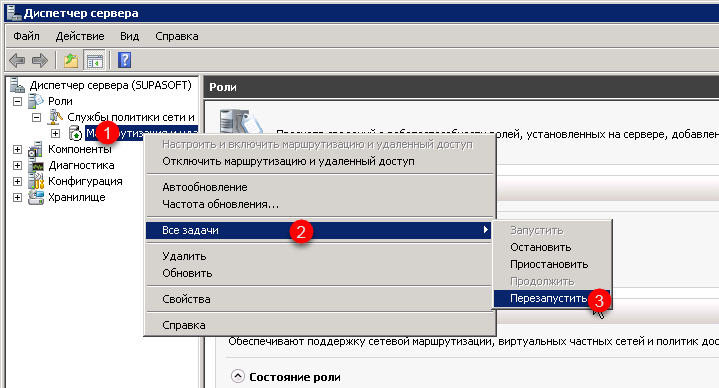

Переходим в диспетчер сервера, раскрываем ветку «Роли», выбираем роль «Службы политики сети и доступа», разворачиваем, кликаем правой кнопкой по «Маршрутизация и удаленный доступ» и выбираем «Настроить и включить маршрутизацию и удаленный доступ», выставляем следующие параметры:

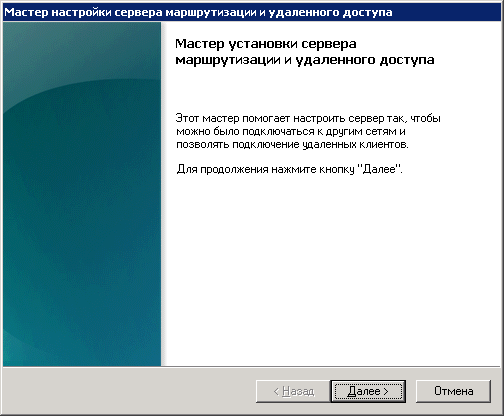

Откроется окно «Мастера установки сервера маршрутизации и удаленного доступа» после ознакомления нажимаем кнопку «Далее»

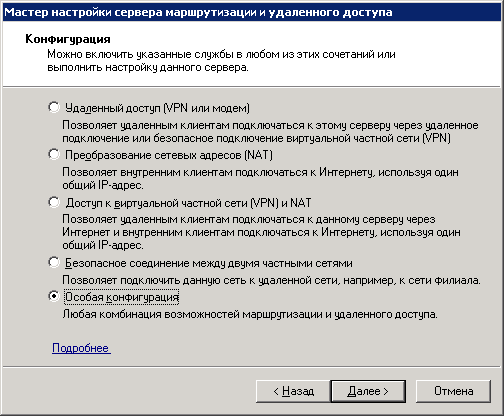

В окне «Конфигурация» выбираем пункт «Особая Конфигурация» нажимаем «Далее»

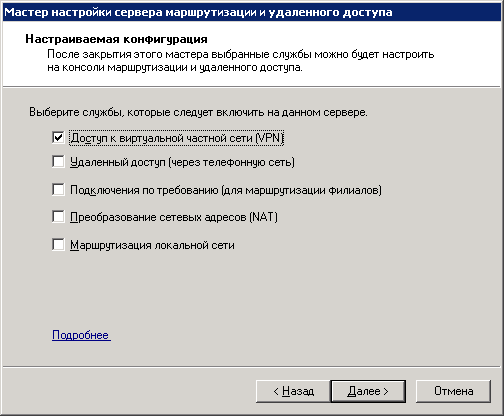

В окне «Настраиваемая конфигурация» выбираем «Доступ к виртуальной частной сети (VPN)» нажимаем «Далее»

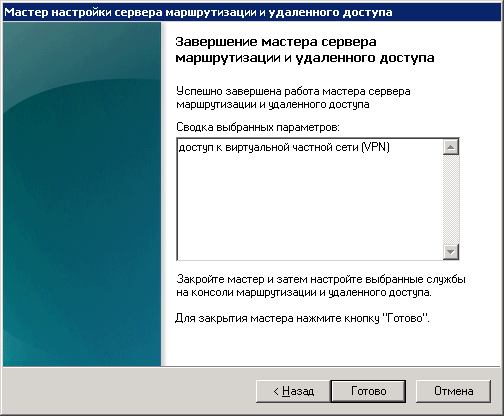

В следующем окне нажимаем «Готово»

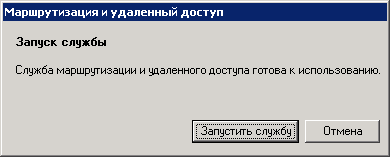

Вам будет предложено запустить службу, что мы и сделаем нажав на кнопку «Запустить службу»

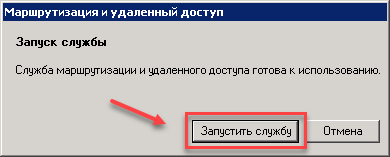

Ну вот у нас все готово для того чтобы перейти непосредственно к настройке PPTP VPN на сервере под управлением Windows Server 2008R2.

Настройка PPTP VPN на сервере под управлением Windows Server 2008R2

В том случае если у вас уже была установлена роль «Службы политики сети и доступа» убедитесь в том, что увас выставлены следующие настройки:

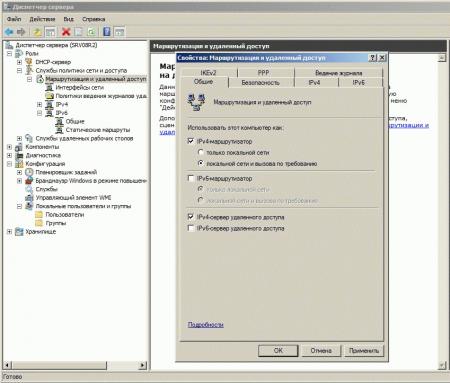

Открываем Диспетчер сервера — Роли — Маршрутизация и удаленный доступ, щелкаем по роли правой кнопкой мыши и выбираем Свойства, на вкладке Общие проверяем, что стоит галочка в поле IPv4-маршрутизатор, выбрана опция «локальной сети и вызова по требованию», а так же IPv4-сервер удаленного доступа:

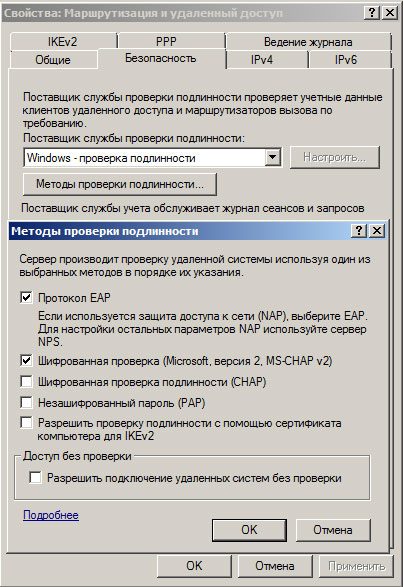

Теперь нам необходимо проверить настройки Безопасности подключений. Для этого переходим на вкладку Безопасность и проверяем параметры для Методы проверки подлинности, должны стоять следующие галочки на Протокол EAP и Шифрованная проверка (Microsoft, версия 2, MS-CHAP v2):

Далее переходим на вкладку IPv4, там проверяем какой интерфейс будет принимать подключения VPN и пул адресов для выдачи VPN клиентам (Интерфейсом выставьте Разрешить RAS выбирать адаптер):

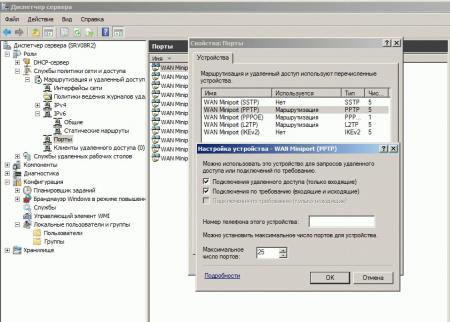

После нажатия на кнопку ОК служба будет перезаружена, и роль VPN сервера будет добавлена. Теперь у вас появился новый пункт под названием Порты. Теперь нам необходимо отключить службы которые мы не планируем использовать и настроить PPTP. Нажмите на пункт Порты — правой клавишей мыши и выберите пункт свойства. В открывшемся окне выберите WAN Miniport (PPTP) и нажмите настроить внизу формы. Выставьте все как на скриншоте ниже:

Максимальное число портов, это количество клиентов которые могут к Вам подключится. Даже если пул адресов больше этого значения, сервер будет отвергать подключения свыше этого числа.

Следующим этапом будет настройка разрешений для пользователей. Переходим в «Диспетчер сервера — Конфигурация- Локальные пользователи и группы — Пользователи», Выберите пользователя которому вы хотите разрешить подключатся к данному серверу по VPN и нажмите на пользователе правой кнопкой мыши — Свойства. На вкладке Входящие звонки — Права доступа к сети — выставьте Разрешить доступ. (Если Ваш сервер работает под управлением Active Directory, то настройки необходимо вводить в оснастке Active Directory ):

Для нормального функционирования vpn-сервера необходимо открыть следующие порты:

Для PPTP: 1723 (TCP);

Для L2TP: 1701 (TCP) и 500 (UDP);

Для SSTP: 443 (TCP).

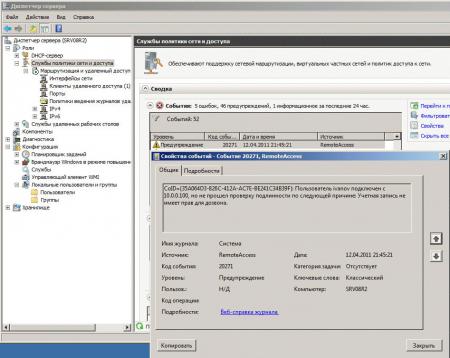

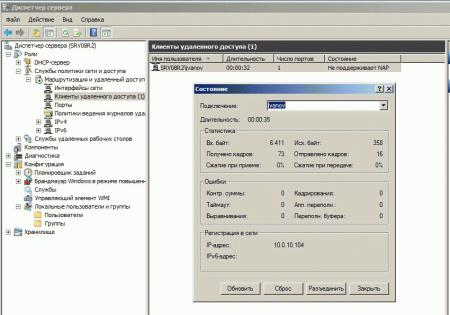

На этом настройка закончена. Можете создать подключение и попробовать подключится. Что бы посмотреть подключенных клиентов на данный момент используйте оснастку Маршрутизация и удаленный доступ — Клиенты Удаленного доступа. Так же для контроля и диагностики используйте журнал событий Служб политики сети и доступа.

Хотелось бы напомнить, что подключение с использованием PPTP VPN являются не самыми безопасными, так как авторизация происходит по паре Логин — Пароль. Лучше для более безопасной работы настроить L2TP соединение по предварительному ключу, что позволит существенно повысить безопасность VPN соединения и использовать IPSec.

Не забудьте пробросить порт на Вашем маршрутизаторе и открыть его в FireWall:

- PPTP — TCP порт 1723 (ПриемОтправка)

О том, как подключиться к vpn-серверу из Windows 7 можно прочитать здесь.

О том, как подключиться к vpn-серверу из Mac OS X можно прочитать здесь.

О том, как настроить VPN сервер — L2TP на платформе Windows server 2008 / 2008R2 можно прочитать здесь.

При покупке компьютера с предустановленной ОС Windows 8 можно заметить

Термин автозагрузка говорит сам за себя, то есть при загрузки

Для того чтобы комфортно ремонтировать компьютер требуется определённая материальная база

В этом разделе собран полный список CMD команд Windows от

Очень расстраивает, когда привычные, много раз выполняемые манипуляции, вдруг, в

Для начала давайте разберемся что такое Postfix? Postfix — это

DroidWall — это первая программа для Android для контролирование доступа

Входим в Bill manager, переходим в пункт меню Клиент—> Клиенты

CommentLuv — это дополнительные комментарии на вэб-ресурсах. СommentLuv – это

Оглавление Как выбрать хостинг для сайта. Как выбрать хостинг для

Web-Дизайн

Оглавление Как выбрать хостинг для сайта. Как выбрать хостинг для сайта – это тема очередной статьи. Хостинг для сайта – это, скорее всего, выбор услуг

Windows

Оглавление Настройка BIOS и загрузка Windows с флешки Процедура загрузки Windows с флешки после записи её на загрузочную USB-флешку достаточно проста. Задача вполне рядовая и

iOS

Вы заметили, что после установки iOS 8 ваш iPhone или iPad стал медленнее соображать (особенно актуально для iPhone/iPad старших поколений), прочтите несколько не сложных способов описанных ниже и возможно один из них поможет

Web-Дизайн

При помощи приведенного ниже кода можно рассчитать расстояние от одной точки до другой. Код может иметь широкий спектр применения, на его базе можно разработать калькуляторы:

Web-Дизайн

Оглавление Сайт: внутренняя оптимизация, внешняя оптимизация. Оптимизация сайта – это тема сегодняшней статьи. А если быть точнее – то эта статья будет продолжением предыдущей стать. И в

Windows

За последнее время большую популярность среди мошенников получил сравнительно новый способ отъема денег у компьютерных пользователей. А именно заражение компьютера вирусом. Который блокирует доступ к

Windows

Предположим, что вы забыли пароль пользователя, для входа в систему windows XP. Переживать по этому поводу не стоит. Существует одна маленькая хитрость, которая позволит вам

Интернет

Как работает поисковая машина. Поисковая машина (поисковая система) — это программный комплекс, состоящий из нескольких компонентов, работающих с одной целью. Работа поисковой машины заключается в

Статья давно не обновлялась, поэтому информация могла устареть.

VPN (Virtual Private Network — виртуальная частная сеть) — технология, позволяющая обеспечить одно или несколько сетевых соединений поверх другой сети. В этой статье я расскажу вам, как настроить Windows 2008 Server R2 в качестве сервера VPN.

1. Для начала необходимо установить роль сервера «Службы политики сети и доступа» Для этого открываем диспетчер сервера и нажимаем на ссылку «Добавить роль»:

Выбираем роль «Службы политики сети и доступа» и нажимаем далее:

Выбираем «Службы маршрутизации и удаленного доступа» и нажимаем далее.

Все данные собраны, нажимаем кнопку «Установить».

Роль сервера была успешно установлена, нажимаем кнопку «Закрыть».

2. После установки роли необходимо настроить ее. Переходим в диспетчер сервера, раскрываем ветку «Роли», выбираем роль «Службы политики сети и доступа», разворачиваем, кликаем правой кнопкой по «Маршрутизация и удаленный доступ» и выбираем «Настроить и включить маршрутизацию и удаленный доступ», выставляем все параметры согласно скриншотам.

После запуска службы считаем настройку роли законченной. Теперь необходимо открыть порты, разрешить пользователям дозвон до сервера и настроить выдачу ip-адресов клиентам.

3. Для нормального функционирования vpn-сервера необходимо открыть следующие порты:

Для PPTP: 1723 (TCP); Для L2TP: 1701 (TCP) и 500 (UDP); Для SSTP: 443 (TCP).

4. Следующим шагом будет настройка разрешений для пользователя. Переходим в «Диспетчер сервера — Конфигурация- Локальные пользователи и группы — Пользователи»:

Выбираем нужного нам пользователя и переходим в его свойства:

Переходим на вкладку «Входящие звонки» и в «Права доступа к сети» ставим переключатель в положение «Разрешить доступ».

5. Следующим шагом будет настройка выдачи адресов, этот шаг опционален, его можно не выполнять. Открываем «Диспетчер сервера — Роли — Службы политики сети и доступа — Маршрутизация и удаленный доступ — Свойства»:

Переходим на вкладку «IPv4», включаем пересылку IPv4, устанавливаем переключатель в «Статический пул адресов» и нажимаем кнопку «Добавить»:

Задаем диапазон адресов и нажимаем «ОК»:

На этом шаге мы полностью закончили конфигурирование Windows 2008 Server R2 в качестве VPN сервера.

Этот материал был полезен?

Имеем файловый сервер с установленной операционной системой Windows Server 2008 R2 в офисе №1.

2 персональных компьютера с установленной операционной системой Windows 7 Профессиональная в офисе №2. Установка Windows 7 на эти машины была описана нами в одной из предыдущих статей.

В офисе №1 стоит маршрутизатор Asus RT-N16.

В офисе №2 стоит маршрутизатор Asus RT-N10.

Необходимо обеспечить доступ с 2ух персональных компьютеров из офиса №2 к ресурсам файлового сервера в офисе №1, для этого решено установить и настроить VPN PPTP сервер на базе Windows Server 2008 R2.

Для соединения сервера и компьютеров, расположенных в разных офисах, системному администратору необходимо выполнить ряд действий.

Начнем с «Диспетчер сервера» — «Роли» — «Добавить роли» — «Далее».

Выбираем «Службы политики сети и доступа».

Выделяем «Службы маршрутизации и удаленного доступа» — далее устанавливаем.

Заходим в «Диспетчер сервера» — «Роли» — «Маршрутизация и удаленный доступ».

«Правый клик» — запускаем «Настроить и включить маршрутизацию и удаленный доступ». Выбираем «Особую конфигурацию».

Ставим галочку на «Доступ к виртуальной частной сети (VPN)».

«Далее» — «Готово» — «Запустить службу».

Правый клик на «Маршрутизация и удаленный доступ» — «Свойства». Вкладка «IPv4» — включаем пересылку IPv4 и выделяем статический пул адресов — здесь выбираем пул адресов который будет выдаваться подключаемым клиентам, подсеть лучше сделать отличной от используемой.

Серверу автоматически выдается IP адрес из этого диапазона. Командой ipconfig /all видим, что сервер получил первый адрес из заданного диапазона (192.168.5.10).

Заходим в свойства пользователей, которым нам необходимо дать доступ к серверу (если пользователи еще не созданы, то их необходимо создать) и выбираем вкладку «Входящие звонки», в правах доступа к сети должно быть отмечено «Разрешить доступ».

В брандмауэре сервера необходимо открыть подключение по протоколу tcp порт 1723.

Выполняем настройку роутера офиса №1. В разделе «Интернет» — «Переадресация портов» прописываем правило согласно которому пакеты, приходящие на внешний интерфейс, на порт tcp 1723 переадресуются соответственно на IP адрес сервера (не тот, который был выдан выше по DHCP).

В офисе №2 на каждом из компьютеров, которые необходимо подключить, выполняем «Настройку нового подключения или сети».

«Подключение к рабочему месту».

«Использовать мое подключение к интернету (VPN)».

В поле интернет адрес вводим IP офиса №1 — «Далее»

Пишем имя пользователя, которому мы предварительно открывали доступ, и его пароль — «Подключить».

Нам необходимо зайти в свойства созданного VPN подключения и на вкладке «Сеть» выбрать «Протокол интернета версии 4» — «Свойства».

«Дополнительно» — снимаем галочку с «Использовать основной шлюз в удаленной сети».

Выполняем подключение.

Настройка компьютеров для VPN PPTP подключения завершена. Успешной работы.

1/ Preparation

We need to check the Network interface status. At the command prompt, type:

ncpa.cpl

As you can see, we do have a spare interface and currently it is disabled. In this exercise, we will use only one NIC; i.e., the active one for the LAN for the VPN connection as well.

At this point, the interface called LAN has the following IP address settings:

2/ Add the Network Policy and Access Services roles

In Server 2008 R2, the Routing and Remote Access Server is under the Network Policy and Access Services. So we need to add this role. Launch Server Manager and click Add Roles.

Click Skip this page by default and click Next.

Choose Network Policy and Access Services.

Click Next at the introduction screen.

Choose Routing and Remote Access Services and click Next.

Click Install.

Click Close when finish.

Click Start -> Administrative Tools -> Routing and Remote Access.

You will see this screen.

Right-click the server name and choose Configure and Enable Routing and Remote Access.

At the Welcome screen click Next.

Choose Custom Configuration and click Next.

Choose VPN access and click Next.

Click Finish.

Click Start service.

You will see that the status of the Server changes to Active (green icon with the up arrow).

Choose No to RADIUS server.

Click Finish when done.

After the configuration, the main Routing and Remote Access screen looks like this:

Now open Active Directory Users and Computers snap-in Console.

Select the user you want to give access to the VPN connection.

Right-click on the user and choose Properties. Click Dial-in tab. Choose Allow access. Click OK.

3/ Testing

Right now, since the firewall does not have a rule that forward port 1723 (PPTP) to the RRAS server, the VPN connection will not work. The firewall that I have is a Linux Shorewall. I am monitoring the live debug log while connecting to the RRAS server from remotely.

As you can see from the debug trace log, the Linux firewall says that the VPN traffic is being dropped due to the reason that port TCP/1723 is not processed properly.

Now on the network firewall, ensure that traffic destined to port TCP/1723 is forwarded to this VPN server:

vi /etc/shorewall/rules

DNAT net loc:192.168.0.4:1723 tcp 1723

Then restart shorewall: service shorewall restart

On a client computer outside of the network on the Internet, do the following to create a new connection.

Open Control Panel.

Click Setup a new connection or Network.

Choose Connect to a workplace and click Next.

Choose Create a new connection and click Next.

Choose Use my Internet Connection (VPN).

Enter the public IP address of the remote site (the site where the VPN RRAS server is located), input the connection name, and click Create.

Click Change adapter settings.

Double-click the newly created connection to connect.

Choose the VPN connection to connect, in this case, the “My Second VPN Connection” one that we just created and click Connect.

Enter credentials and click OK.

When connected, you will see the status changed to “Connected.”

Right-click on the connection and click Properties.

Click Networking tab, highlight Internet Protocol Version 4 (TCP/IPv4) and click Properties.

Click Advanced.

Ensure that the Use default gateway on remote network is turned off and click OK.

Try to ping a local computer on the remote network.

When the connection is established, there are two interesting things one can observe. The RRAS server shows the active connection:

And also, on the local client computer, a route is added.

At the command prompt, type

route print

to see the routing table.

When disconnected, the route will disappear.

In this lab, we have successfully created a PPTP VPN connection on Windows 2008 R2 with one single NIC card. We also performed port forwarding on a Linux Firewall to allow PPTP traffic to be forwarded to the RRAS box. Using SOHO routers such as Linksys and DLINK, it would be very easy to perform this port forwarding so I did not want to cover it in this article. We have also successfully connected to the VPN server and accessed the network on the remote end.

Очередная часть нашего цикла посвящена практической реализации VPN сервера на платформe Windows Server. При подготовке данного материала мы рассчитывали, что читатель знаком с предыдущими частями и не стали подробно останавливаться на ранее освещенных вопросах.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Основой нашего сервера послужил маршрутизатор на Windows Server 2008 R2 настройку которого мы рассматривали здесь. Все сказанное будет также справедливо и для Windows Server 2003 / 2008 c незначительными отличиями.

Будем считать, что роль Маршрутизация и удаленный доступ уже настроена, в противном случае при запуске мастера сразу выберите необходимую конфигурацию. Откроем Диспетчер сервера, найдем в ролях Маршрутизацию и удаленный доступ и перейдем к ее свойствам (по щелчку правой кнопки мыши). В открывшемся окне установим переключатель IPv4 маршрутизатор в положение локальной сети и вызова по требованию и поставим ниже галочку IPv4 сервер удаленного доступа.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Настройка VPN-сервера для виртуального выделенного сервера (VDS/VPS).

Для начала необходимо установить роль сервера «Службы политики сети и доступа». Для этого откройте «Диспетчер сервера» и нажмите на ссылку «Добавить роль».

В мастере добавления ролей выберите «Роли сервера», отметьте флаг «Службы политики сети и доступа» и нажмите Далее.

На следующем шаге нажмите Далее.

Отметьте флажок «Службы маршрутизации и удаленного доступа» и нажмите Далее.

На следующем шаге нажмите Установить.

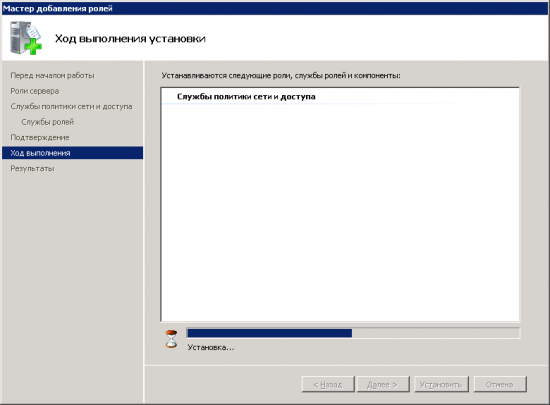

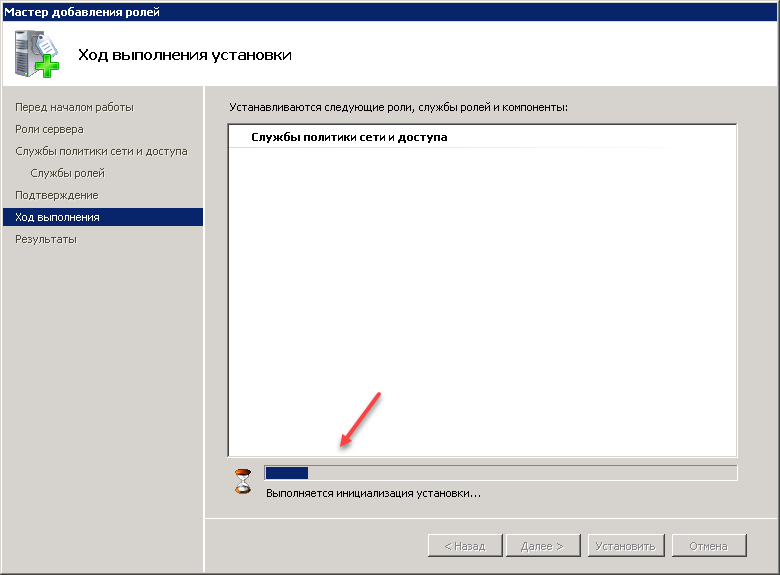

Начнется процесс установки.

После завершения установки нажмите Закрыть.

Теперь нужно настроить и включить добавленную роль. Раскройте узел Роли, затем раскройте узел «Службы политики сети и доступа», щелкните правой кнопкой по пункту «Маршрутизация и удаленный доступ» и выберите пункт «Настроить и включить маршрутизацию и удаленный доступ».

Появится мастер настройки сервера маршрутизации. Нажмите Далее.

Выберите «Особая конфигурация» и нажмите Далее.

Выберите «Доступ к виртуальной частной сети (VPN)».

Завершена настройка мастера настройки. Нажмите Далее.

В следующем диалоге нажмите «Запустить службу».

Данная зеленая стрелочка говорит о том, что служба запущена.

Теперь нужно добавить пользователя и разрешить ему подключаться по VPN.

Раскройте узлы «Конфигурация», затем «Локальные пользователи и группы» и выделите пункт «Пользователи».

В правой части в пустом месте щелкните правой кнопкой мыши и выберите пункт «Новый пользователь…».

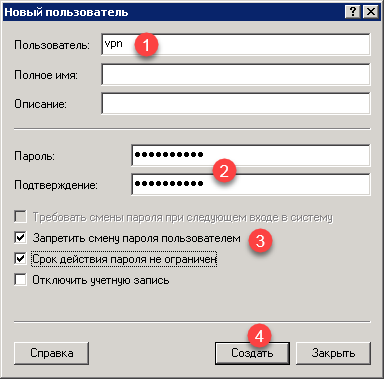

Введите имя пользователя (например vpn), укажите в двух поля одинаковый пароль (придумайте сами), снимите флаг «Требовать смены пароля при следующем входе в систему», поставьте флаги «Запретить смену пароля пользователя» и «Срок действия пароля не ограничен». Нажмите Создать (это окно не закроется), затем нажмите Закрыть (теперь окно закроется).

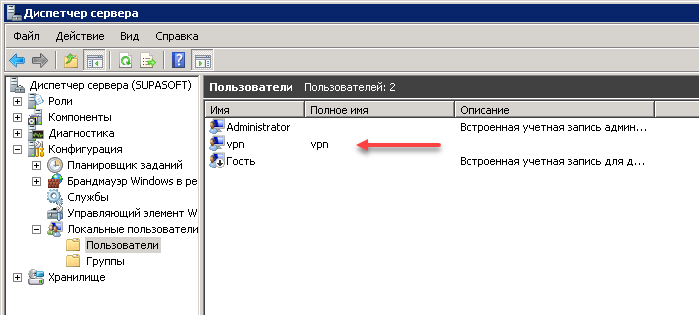

Пользователь будет добавлен в таблицу пользователей.

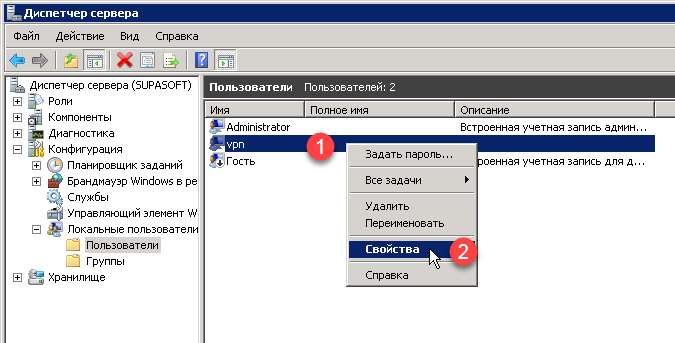

Щелкните правой кнопкой мыши на этом пользователе и выберите пункт «Свойства».

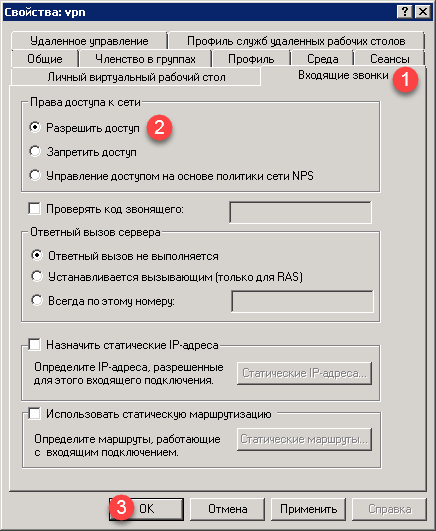

В появившемся диалоге переключитесь на вкладку «Входящие звонки», в «Права доступа у сети» включите флаг «Разрешить доступ» и нажмите ОК.

Теперь настроим выдачу IP-адресов всем кто подключится по VPN.

Щелкните правой кнопкой мыши по «Маршрутизация и удаленный доступ» и выберите пункт «Свойства».

На вкладке «IPv4» отметьте флаг «статический пул адресов» и нажмите «Добавить».

Укажите начальный и конечный IP-адреса (например как на рисунке ниже) и нажмите ОК.

Статический пул адресов добавлен. Нажмите ОК.

На этом настройка VPN сервера завершена.

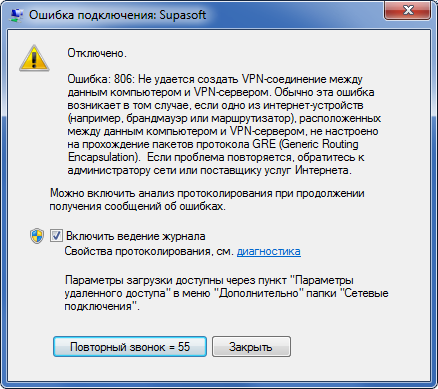

Если при подключении клиента появляется эта «Ошибка 806… прохождение пакетов GRE…», то придется настроить L2TP.

Раньше провайдеры выдавали всем пользователям интернета внешние адреса, хоть и динамические. Но теперь, когда пользователей все больше, внешних адресов на всех не хватает и все больше провайдеры выдают несколько пользователям один внешний адрес (NAT). Особенно в крупных городах. В этом случае придется настроить L2TP вместо PPTP. Для L2TP внешний адрес на стороне клиента не нужен. Как настроить L2TP на сервере читайте дальше.

Настройка L2TP на сервере

Откройте «Диспетчер задач», раскройте узел Роли, раскройте «Службы политики сети и доступа», нажмите правой кнопкой на «Маршрутизация и удаленный доступ» и выберите пункт «Свойства».

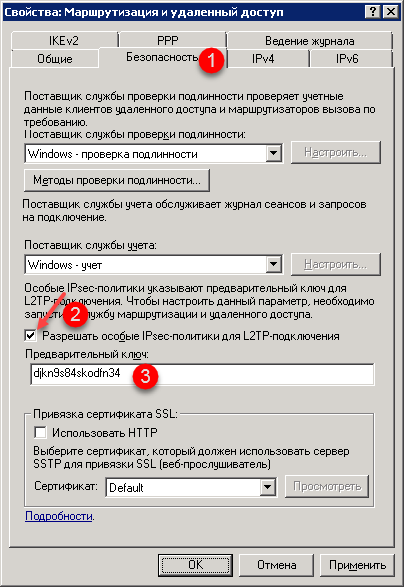

На вкладке Безопасность поставьте флаг «Разрешить особые IPsec-политики для L2TP-подключения», введите «Предварительный ключ» (просто набор английский символов и цифр) и нажмите ОК. Сохраните этот ключ. Его потребуется вводить в клиенте в при настройке подключения к серверу.

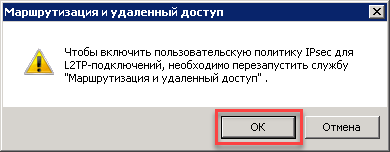

Нажмите ОК. Будет напоминание о том, что службу «Маршрутизация и удаленный доступ» надо перезапустить.

Чтобы перезапустить службу щелкните правой кнопкой на «Маршрутизация и удаленный доступ», выберите «Все задачи», затем «Перезапустить».

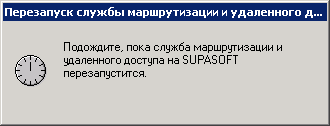

Начнется перезапуск службы.

Настройка L2TP завершена. Исправьте на клиенте подключение с PPTP на L2TP.