Для настройки терминального сервера к нему распространяются ниже представленные требования исходя из ПО, которое будет запускаться пользователями и количества пользователей:

- Процессор: от 4 ядер

- Оперативная память : 1 ГБ на каждого пользователя + 4 ГБ для работы ОС + 4 ГБ запас

- Дисковая система: для большей отказоустойчивости нужно настроить RAID-массив

Для установки выделить два диска: первый логический диск от 50 ГБ. До 100 ГБ выделить для установки ОС, второй логический диск выделить под пользовательские профили с расчетом минимум 1 ГБ на пользователя - Ширина канала для терминального сервера: 250 Кбит/с на пользователя

У нас вы можете взять терминальный сервер 1С в аренду с бесплатными индивидуальными настройками.

Первоначальные настройки Windows Server 2016:

- Настроить статический IP-адрес сервера

- Проверить правильность настройки времени и часового пояса

- Установить все обновления системы

- Задать понятное имя для сервера и, при необходимости, ввести его в домен

- Включить доступ до сервера по удаленному рабочему столу для удаленного администрирования

- Настроить запись данных профилей пользователей на второй логический диск

- Активировать лицензию Windows Server 2016

Настройка терминального сервера

Начиная с Windows 2012 терминальный сервер должен работать в среде Active Directory.

Если в вашей локальной сети есть контроллер домена, просто присоединяйте к нему сервер терминалов, иначе установите на сервер роль контроллера домена.

Установка роли и компонентов

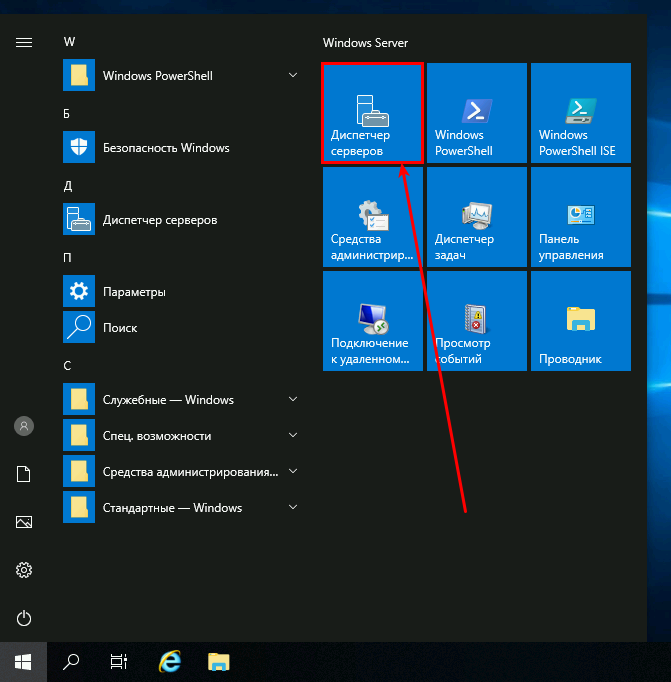

В панели быстрого запуска открываем Диспетчер серверов:

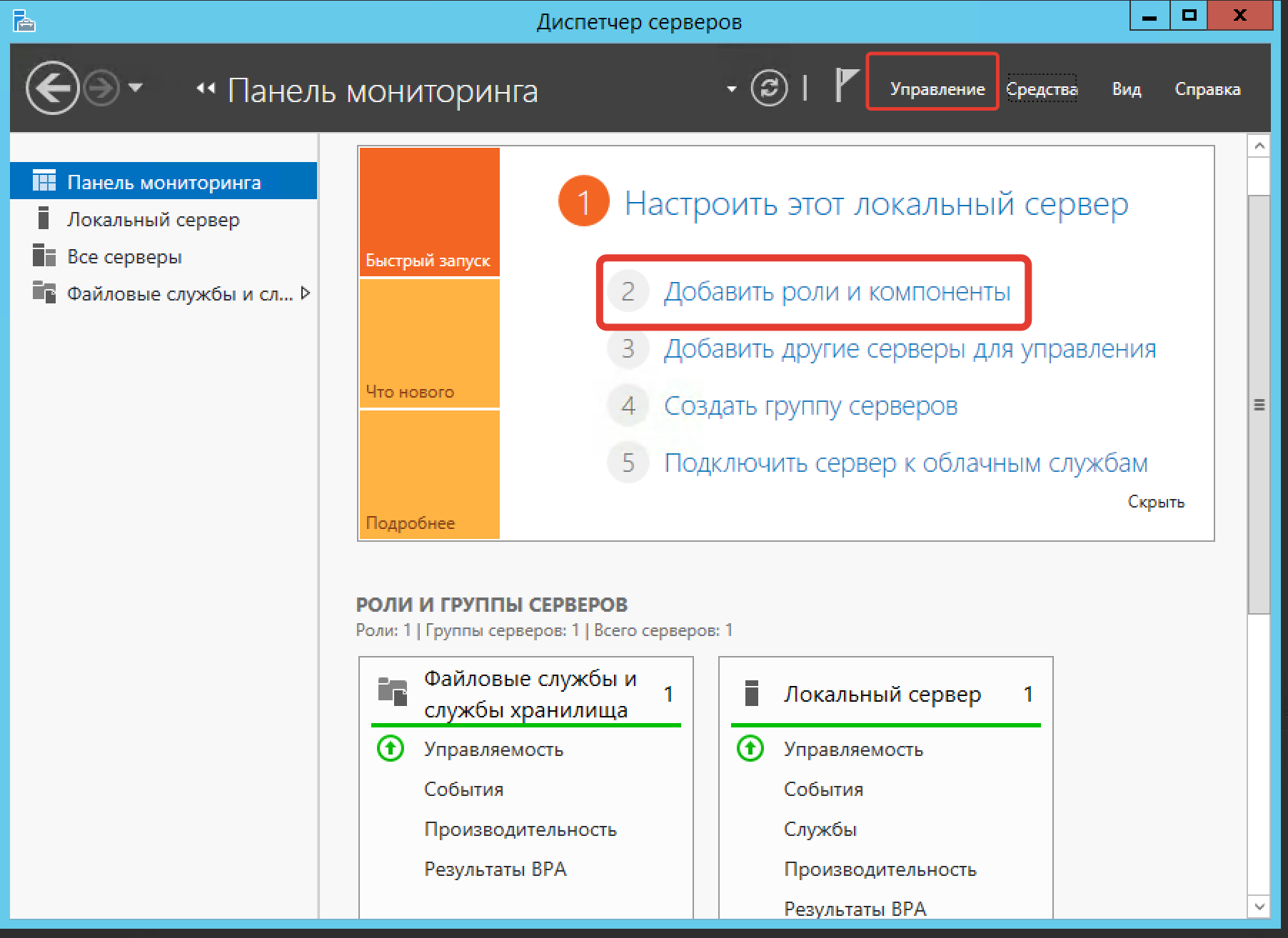

Нажимаем Управление — Добавить роли и компоненты:

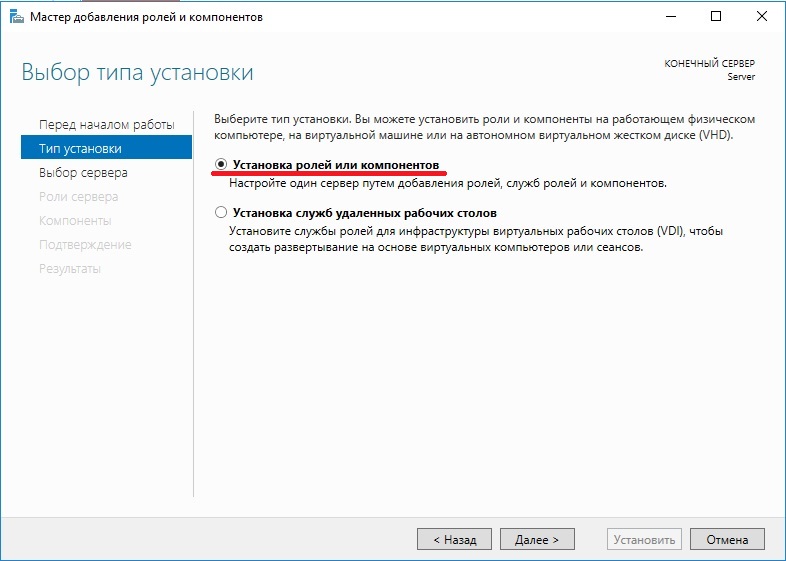

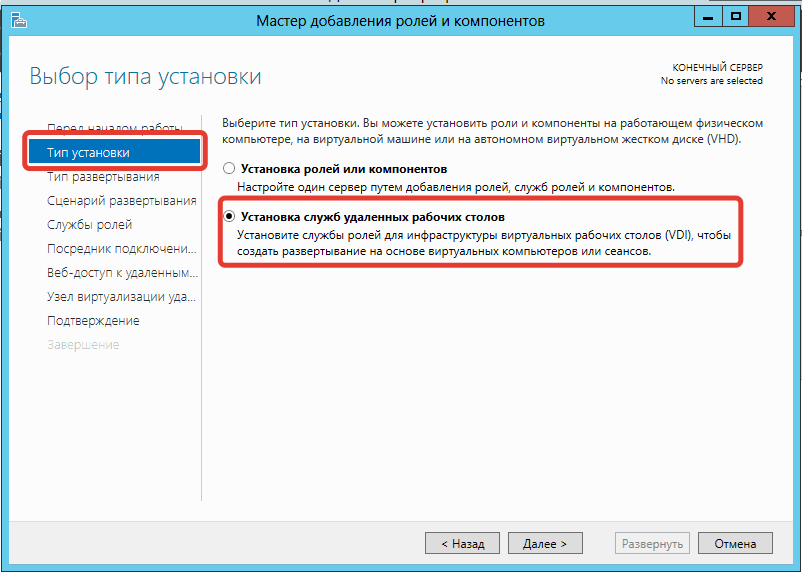

Нажимаем Далее до «Выбор типа установки». Оставляем Установка ролей и компонентов и нажимаем Далее дважды:

В окне «Выбор ролей сервера» выбираем Службы удаленных рабочих столов:

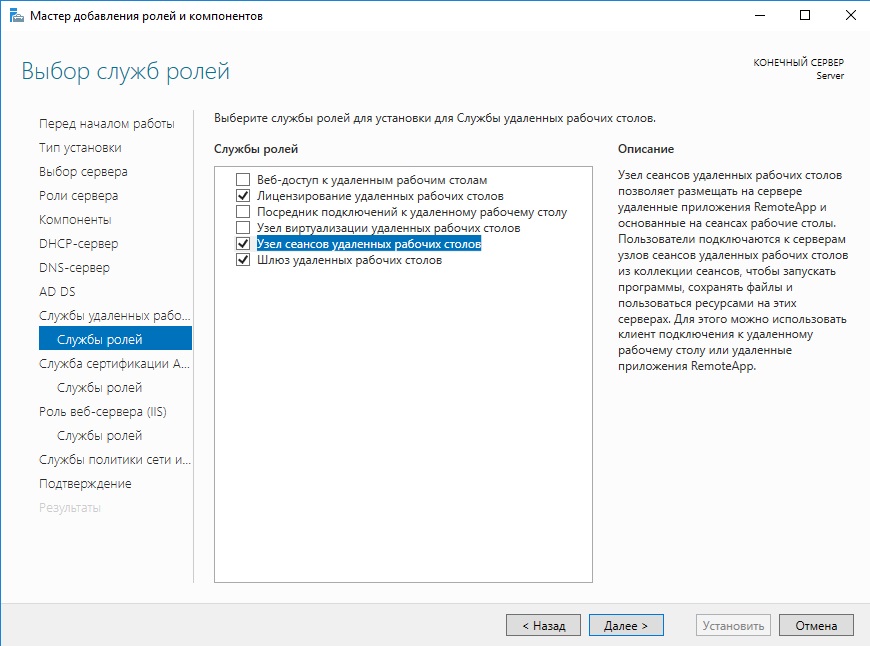

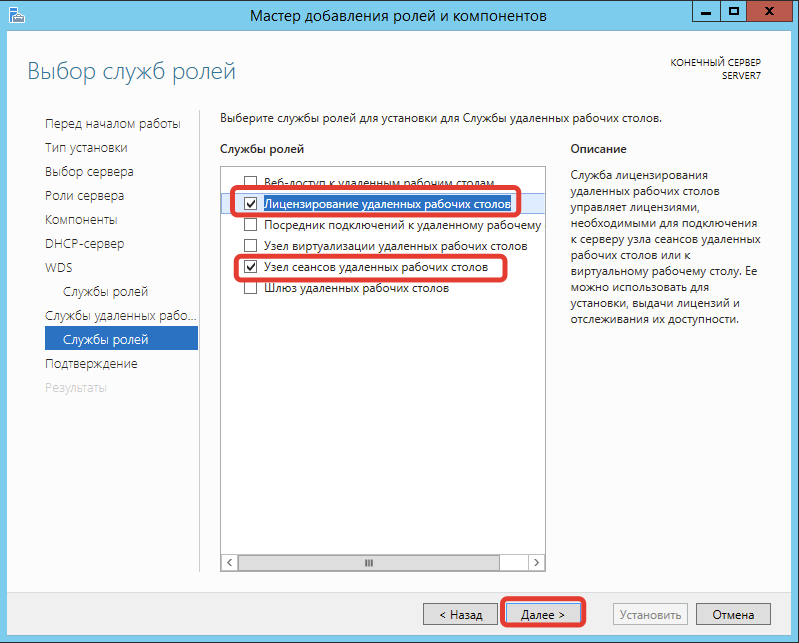

Кликаем Далее, пока не появится окно «Выбор служб ролей» и выбираем следующие:

- Лицензирование удаленных рабочих столов

- Узел сеансов удаленных рабочих столов

Нажимаем Далее, при появлении запроса на установку дополнительных компонентов соглашаемся.

При необходимости, также выставляем остальные галочки:

- Веб-доступ к удаленным рабочим столам — возможность выбора терминальных приложений в браузере.

- Посредник подключений к удаленному рабочему столу — для кластера терминальных серверов посредник контролирует нагрузку каждой ноды и распределяет ее.

- Узел виртуализации удаленных рабочих столов — для виртуализации приложений и запуска их через терминал.

- Шлюз удаленных рабочих столов — центральный сервер для проверки подлинности подключения и шифрования трафика. Позволяет настроить RDP внутри HTTPS.

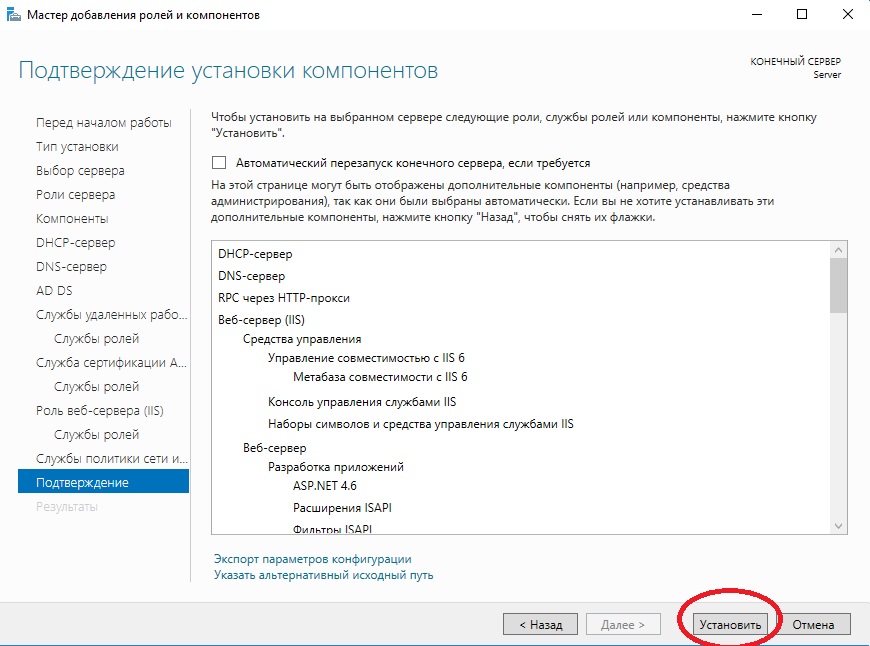

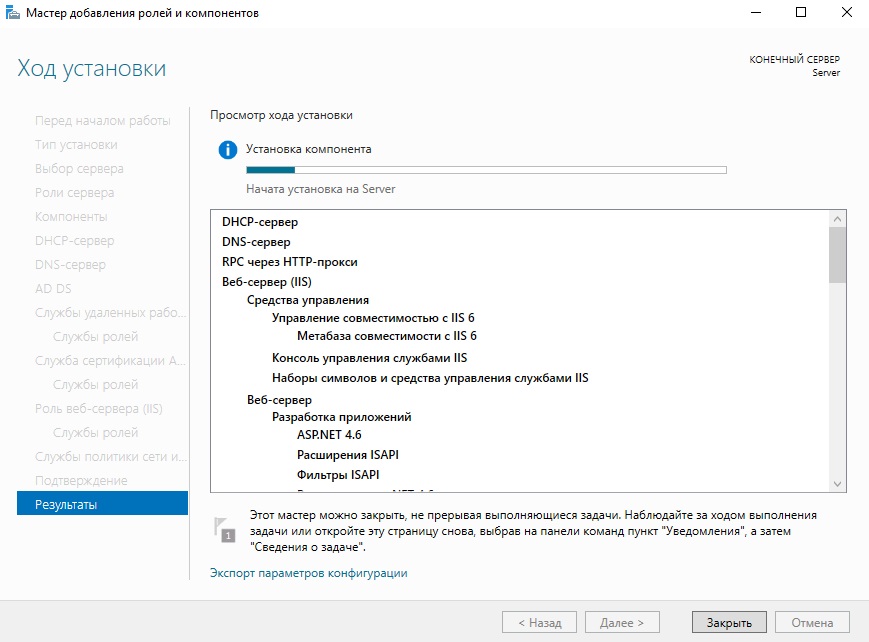

Нажимаем Далее и в следующем окне Установить. Дожидаемся окончания процесса установки и перезагружаем сервер.

Установка служб удаленных рабочих столов

После перезагрузки открываем Диспетчер серверов и нажимаем Управление — Добавить роли и компоненты:

В окне «Выбор типа установки» выбираем Установка служб удаленных рабочих столов и нажимаем Далее:

В окне «Выбор типа развертывания» выбираем Быстрый запуск и нажимаем Далее:

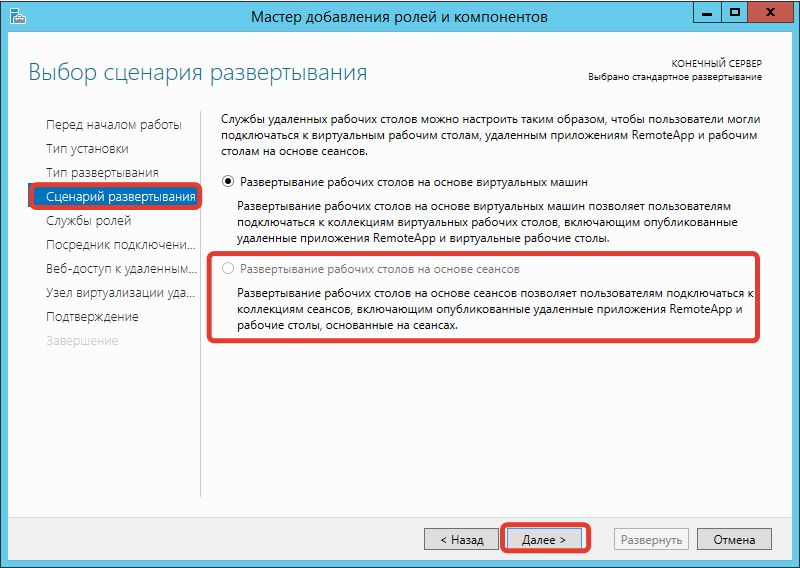

В «Выбор сценария развертывания» — Развертывание рабочих столов на основе сеансов — Далее:

Еще раз Далее — при необходимости, ставим галочку «Автоматически перезапускать конечный сервер, если это потребуется» и кликаем по Развернуть.

Настройка лицензирования удаленных рабочих столов

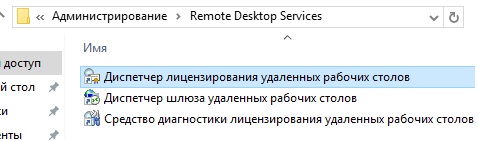

Для корректной работы сервера, необходимо настроить службу лицензирования. Для этого открываем диспетчер серверов и кликаем по Средства — Remote Desktop Services — Диспетчер лицензирования удаленных рабочих столов:

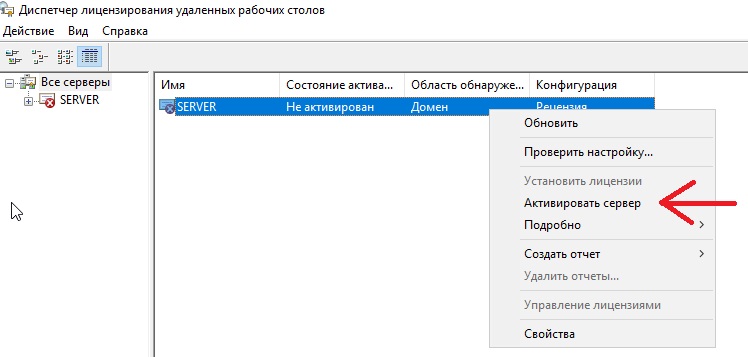

В открывшемся окне кликаем правой кнопкой мыши по нашему серверу и выбираем Активировать сервер:

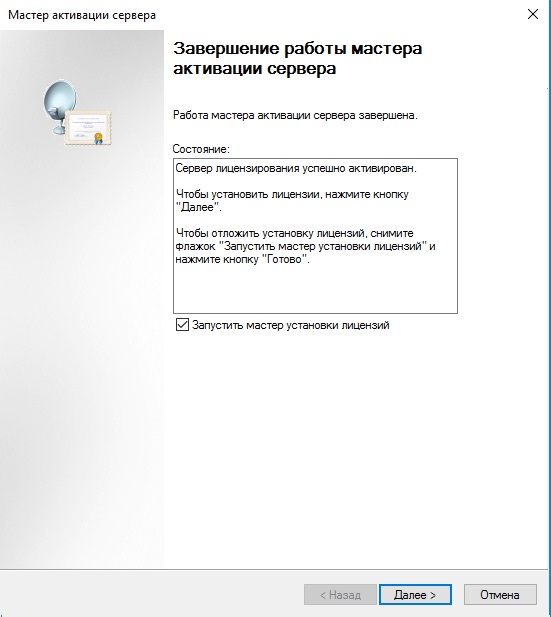

В открывшемся окне дважды кликаем Далее — заполняем форму — Далее — Далее — Снимаем галочку «Запустить мастер установки лицензий» — Готово.

Снова открываем диспетчер серверов и переходим в «Службы удаленных рабочих столов»:

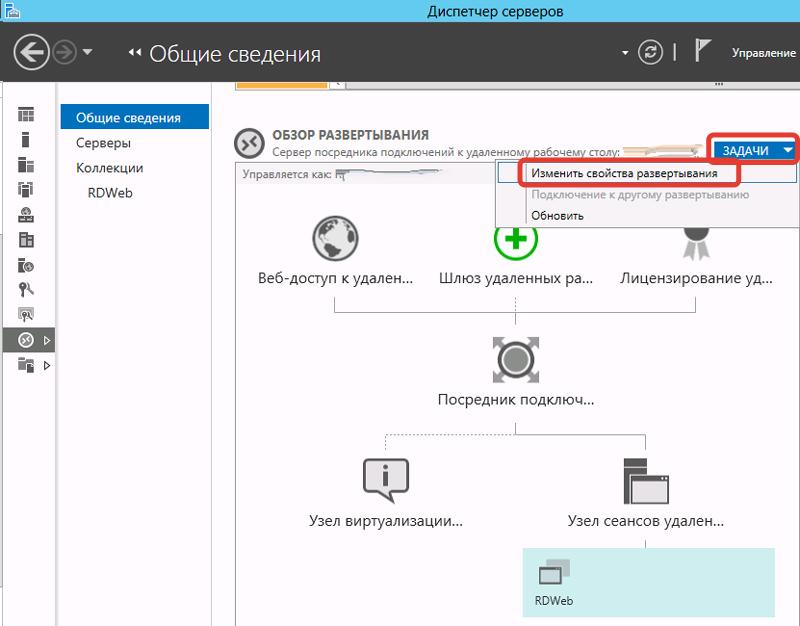

В «Обзоре развертывания» кликаем по Задачи — Изменить свойства развертывания:

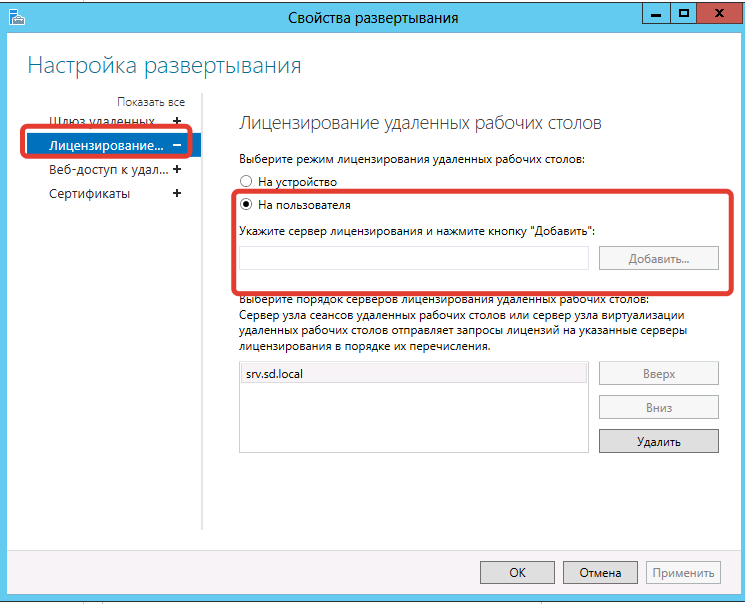

В открывшемся окне переходим в Лицензирование — Выбираем тип лицензий — прописываем имя сервера лицензирования (в данном случае локальный сервер) и нажимаем Добавить:

Применяем настройки, нажав OK.

Добавление лицензий

Открываем диспетчер серверов и кликаем по Средства — Remote Desktop Services — Диспетчер лицензирования удаленных рабочих столов:

В открывшемся окне кликаем правой кнопкой мыши по нашему серверу и выбираем Установить лицензии:

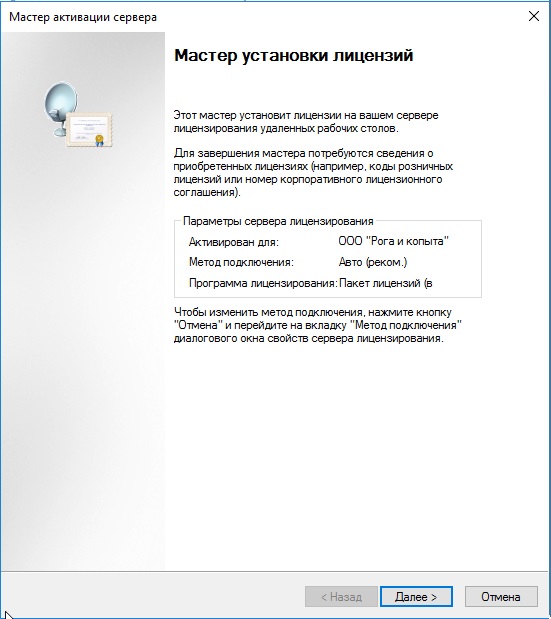

В открывшемся окне нажимаем Далее:

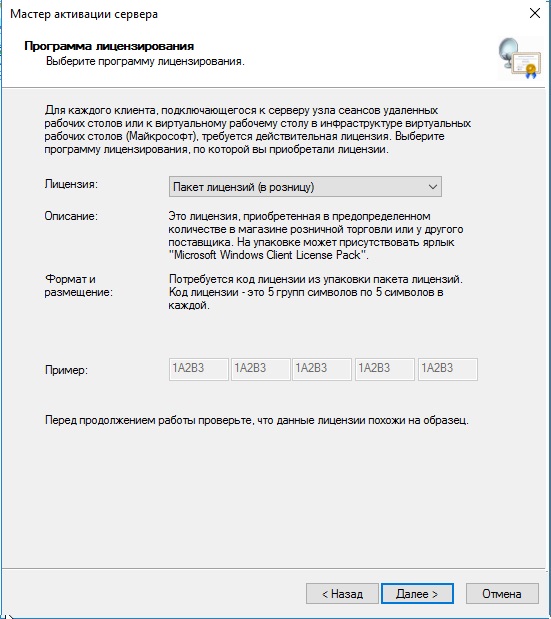

Выбираем программу, по которой куплены лицензии, например, Enterprise Agreement:

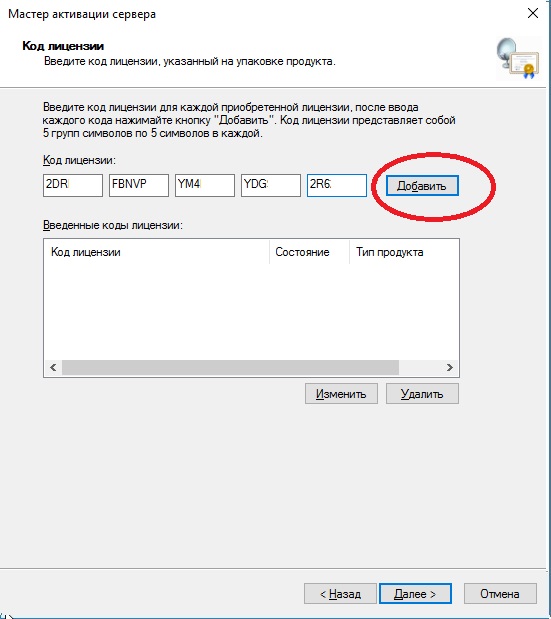

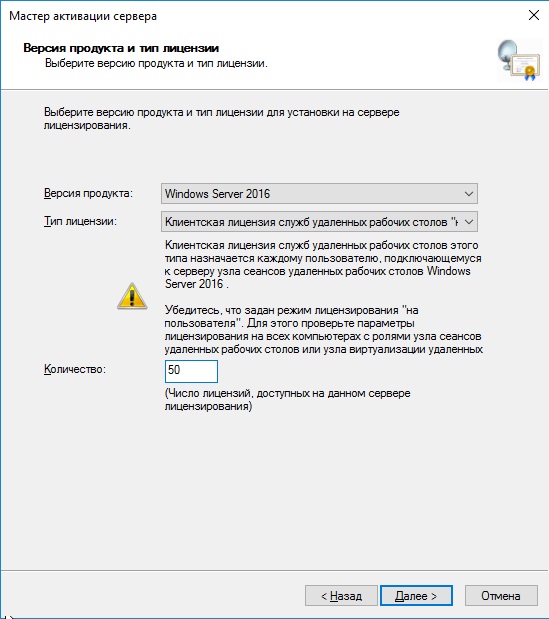

Нажимаем Далее — вводим номер соглашения и данные лицензии — выбираем версию продукта, тип лицензии и их количество:

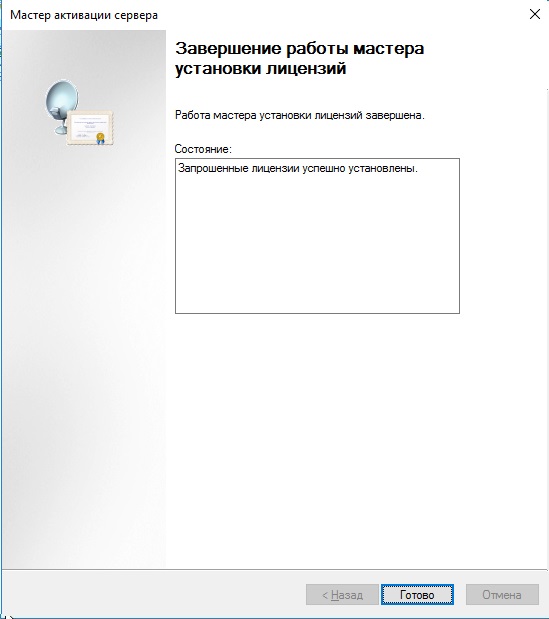

Нажимаем Далее — Готово.

Проверить статус лицензирования можно в диспетчере серверов: Средства — Remote Desktop Services — Средство диагностики лицензирования удаленных рабочих столов.

Мы также готовы оказать помощь в установке и настройке терминального сервера.

Нашим клиентам мы предлагаем реализацию данного проекта и его последующее обслуживание в рамках ИТ-аутсорсинга.

Оглавление

- Добавление ролей и компонентов

- Активация лицензии удалённых рабочих столов

- Изменение стандартного порта подключения

- Возможные проблемы

- Подключение было запрещено

- CredSSP

- Отсутствуют доступные серверы лицензирования удаленных рабочих столов

Добавление ролей и компонентов

Установка самой оси Microsoft Windows Server 2016 в рамках данной статьи рассматриваться не будет, только отдельно сама установка терминального сервера.

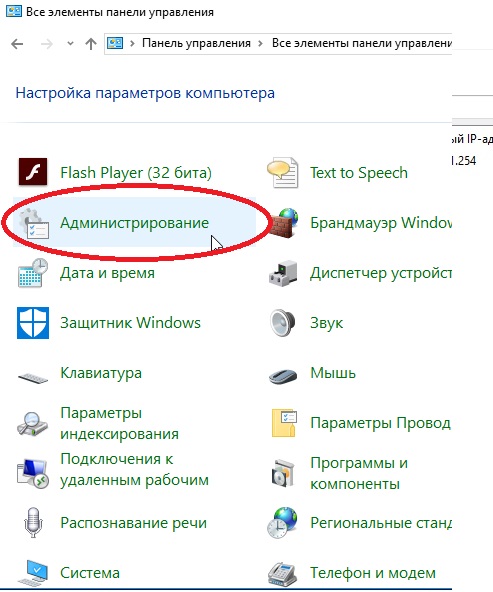

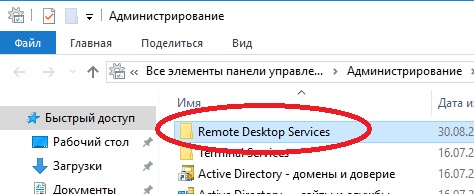

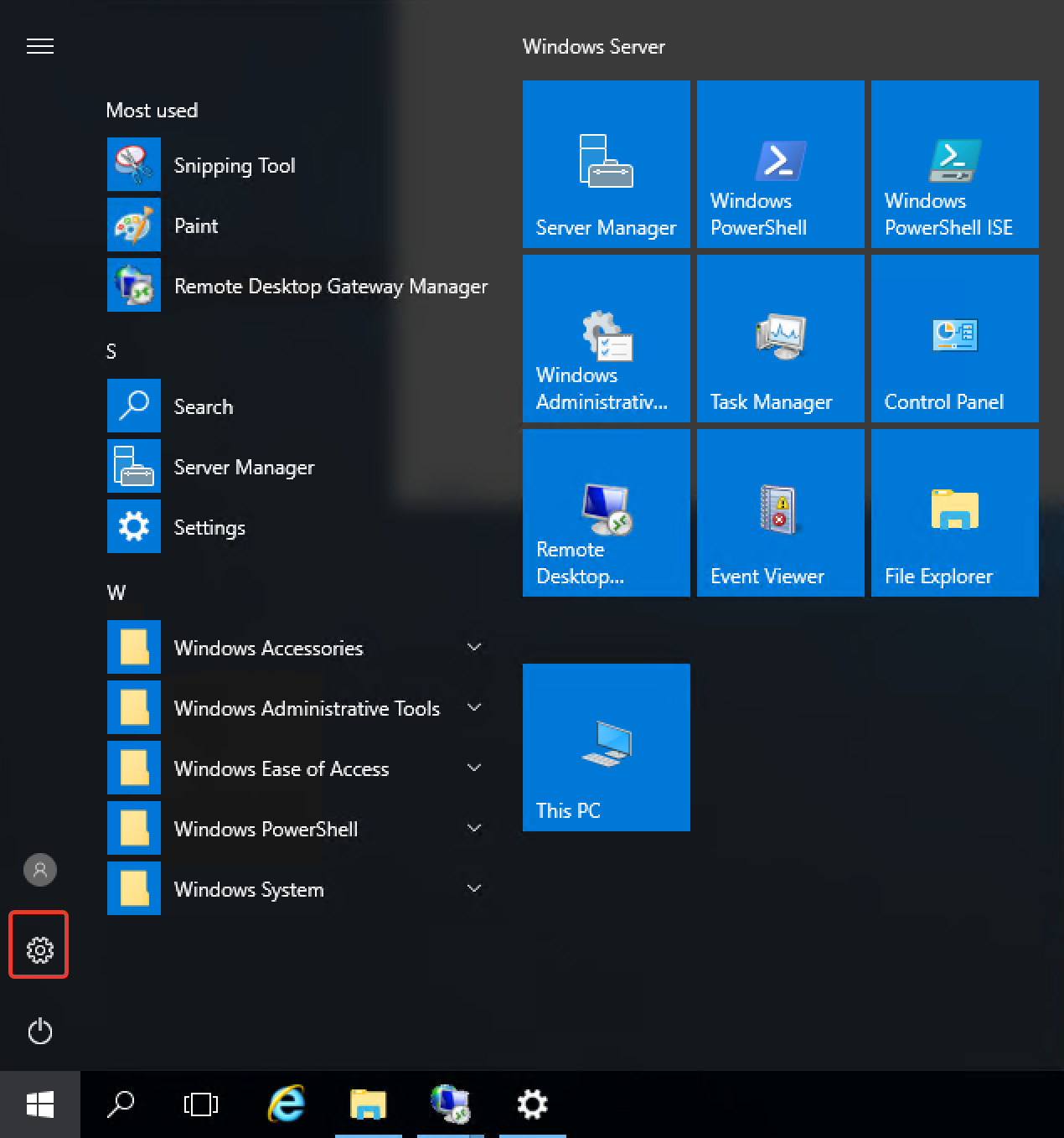

На будущем терминальном сервере открываем диспетчер сервера через Панель управления (Win + R Control) — Администрирование — Диспетчер серверов (Server Manager)

или через команду «Выполнить» (Win + R ServerManager). После чего переходим по вкладке Локальный сервер (Local Server)

Открываем мастер добавления ролей и компонентов, жмём далее, в типе установки отмечаем радиокнопкой пункт Установка ролей или компонентов (Role-based or feature-based installation),

выбираем сервер, жмём далее, чекбоксом отмечаем Службы удаленных рабочих столов. В службах ролей отмечаем для установки две службы: Лицензирование удаленных рабочих столов (Remote Desktop Licensing) и Узел сеансов удаленных рабочих столов (Remote Desktop Session Host),

жмём далее и потом установить. Дожидаемся конца установки и перезагружаем сервер, если это не было сделано автоматически по завершению установки.

Активация лицензии удалённых рабочих столов

Средства — Remote Desktop Services — Диспетчер лицензирования удаленных рабочих столов (RD Licensing Manager).

Раскрываем древо, правой кнопкой по нашему серверу вызываем выпадающее меню и выбираем пункт активировать сервер.

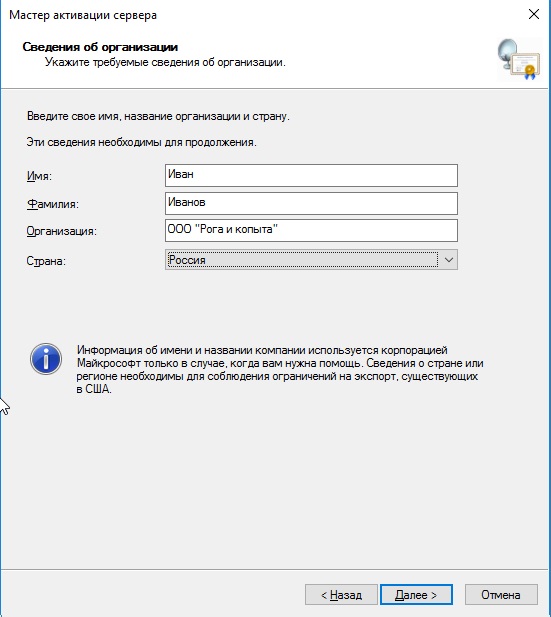

В мастер активации сервера вначале заполняем сведения об организации, а после устанавливаем саму лицензию. При выборе программы лицензии указываем Другое соглашение,

и указываем ключи активации купленной лицензии 6565792 (или любой другой. Для тестового сервера нагуглите за 2 минуты:»номер соглашения windows server 2016«. Ключ 6565792 — также является результатом выдачи поисковика google).

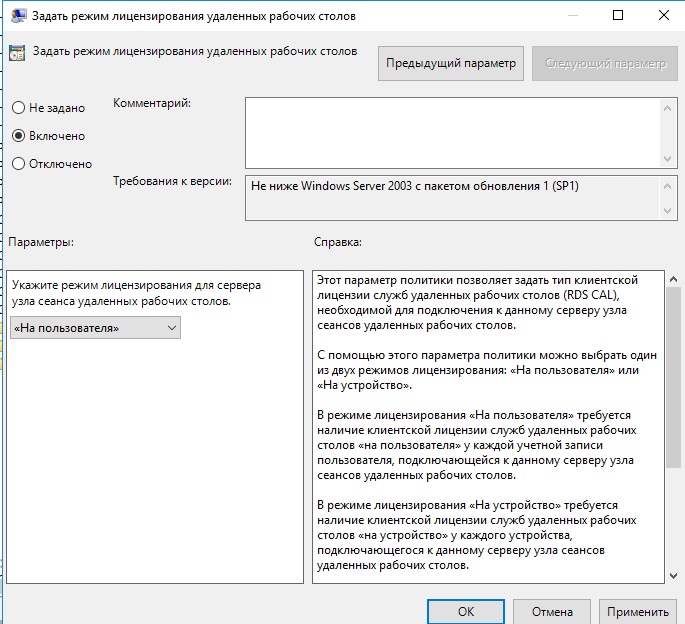

Выбираем версию продукта Windows Server 2016и тип лицензии Клиентская лицензия служб удаленных рабочих столов (на пользователя). Готово!

Но Средство диагностики лицензирования удаленных рабочих столов сообщает нам, что сервер лицензирования не включён. Чтож, поправим это дело через политики. Вызываем

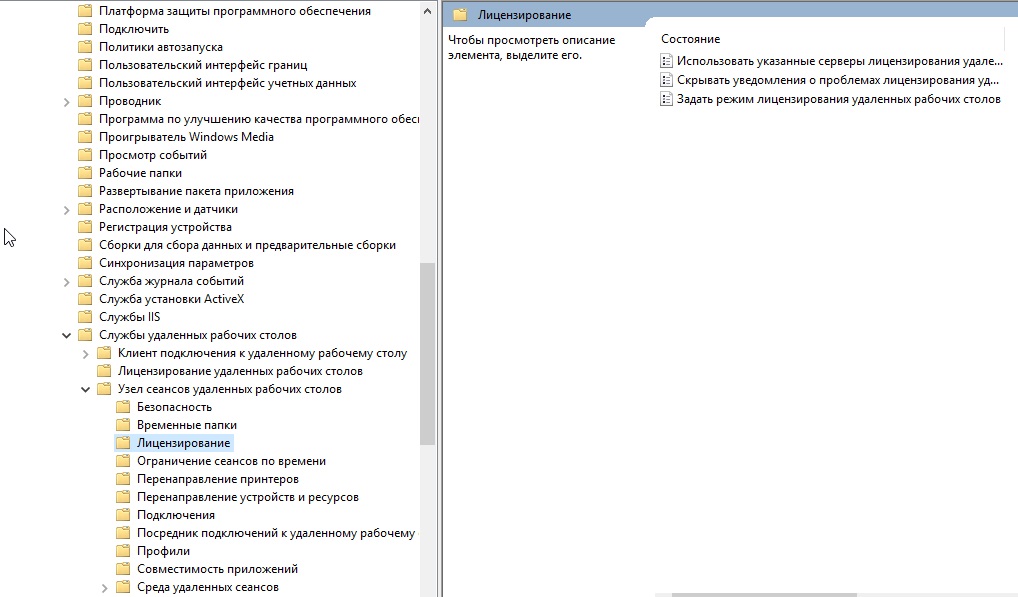

командное меню «Выполнить» Win + R gpedit.msc. Переходим: Конфигурация компьютера (Computer Configuration) — Административные шаблоны (Administrative Templates) — Компоненты Windows (Windows Components) — Службы удаленных рабочих столов (Remote Desktop Services) — Узел сеансов удаленных рабочих столов (Remote Desktop Session Host) — Лицензирование (Licensing).

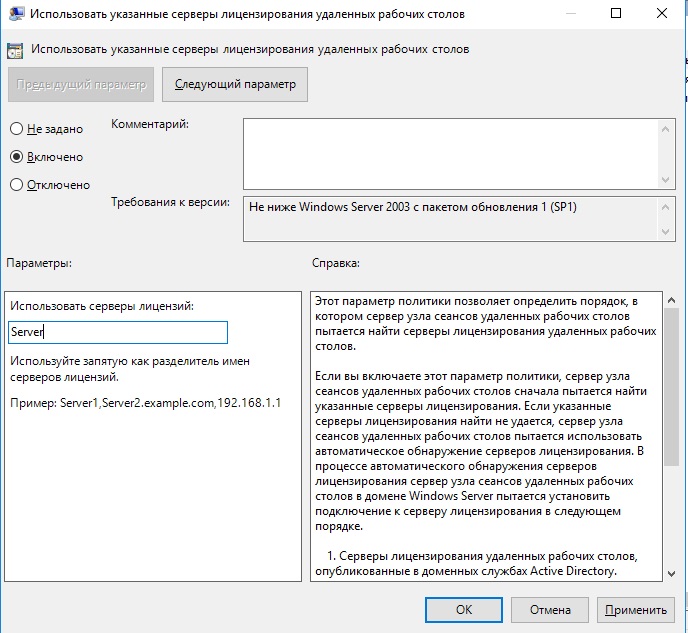

Тут поправим Использовать указанные серверы лицензирования удаленных рабочих столов (Use the specified Remote Desktop license servers) и Задать режим лицензирования удаленных рабочих столов (Set the Remote licensing mode).

Обновляем сведения в оснастке Средство диагностики лицинзирования удаленных рабочих столов (Win + R lsdiag.msc). Теперь всё ок!

Изменение стандартного порта подключения

Стандартный порт для RDP подключения: 3389

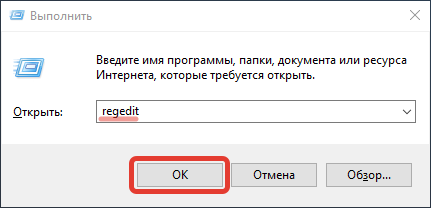

Открываем реестр (Win + R regedit), переходим по ветке:

HKEY_LOCAL_MACHINESystemCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp

Находим ключ PortNumber, меняем систему исчисления на Десятичную и задаем необходимый номер порта.

Так же это можно сделать через командную строу:

reg add "HKLMSystemCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp" /v PortNumber /t REG_DWORD /d НОВЫЙ_НОМЕР_ПОРТА /f

А чтобы вы потом смогли подключиться по новому порту, то вам в фаервол нужно прописать правило

netsh advfirewall firewall add rule name="RDP PORT НОВЫЙ_НОМЕР_ПОРТА" dir=in action=allow protocol=TCP localport=НОВЫЙ_НОМЕР_ПОРТА

И перезапустить службу

net stop TermService && net start TermService

Возможные проблемы

Подключение было запрещено

Скорее всего вы при попытке подключиться увидите сообщение:»Подключение было запрещено, так как учетная запись пользователя не имеет прав для удаленного входа в систему«,

а всё из-за того, что 1 — терминальный сервер не настроен в домене на разрешение подключения к нему определённых пользователей; 2 — вы не добавили в группу Пользователи удаленного рабочего стола ни одного пользователя.

Возможно вам будет полезна статья о том как из Windows 10 сделать Терминальный сервер.

CredSSP

Ещё можете столкнуться с такой вот ошибкой: An authentication error has occurred. The function is not supported. This could be due to CredSSP encryption oracle remediation.

О ней я писал ранее в статье:»Ошибка RDP подключения: CredSSP encryption oracle remediation. Как исправить?».

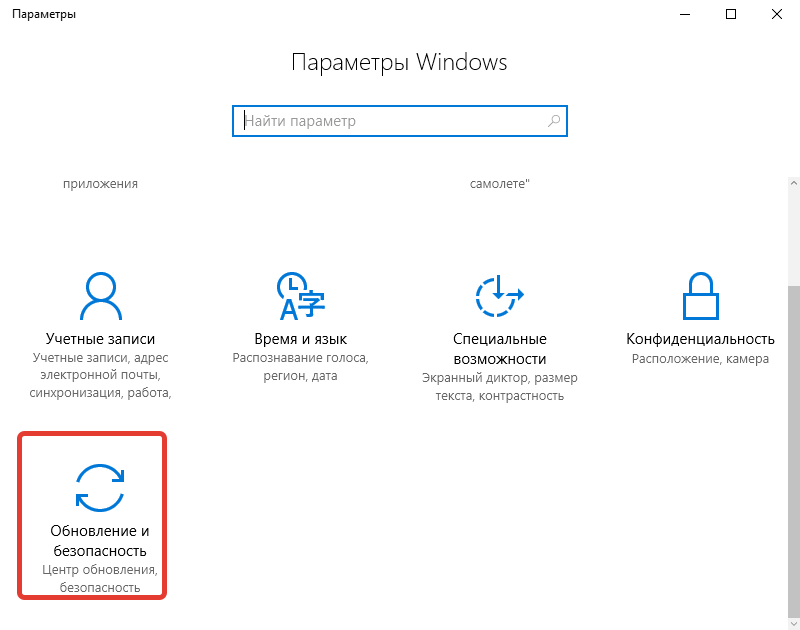

А возникновение этой ошибки связано с тем, что на терминальном Windows сервере, на который идёт подключение, не установлены последние обновления безопасности (CredSSP обновления для CVE-2018-0886). После обновления система по умолчанию запрещает подключаться к удалённым серверам по RDP со старой версией протокола CredSSP.

Отсутствуют доступные серверы лицензирования удаленных рабочих столов

После настройки сервера всё шло хорошо, но только 120 дней. Потом случилось следущее:

Удаленный сеанс отключен, поскольку отсутствуют доступные серверы лицензирования удаленных рабочих столов.

Обратитесь к администратору сервера

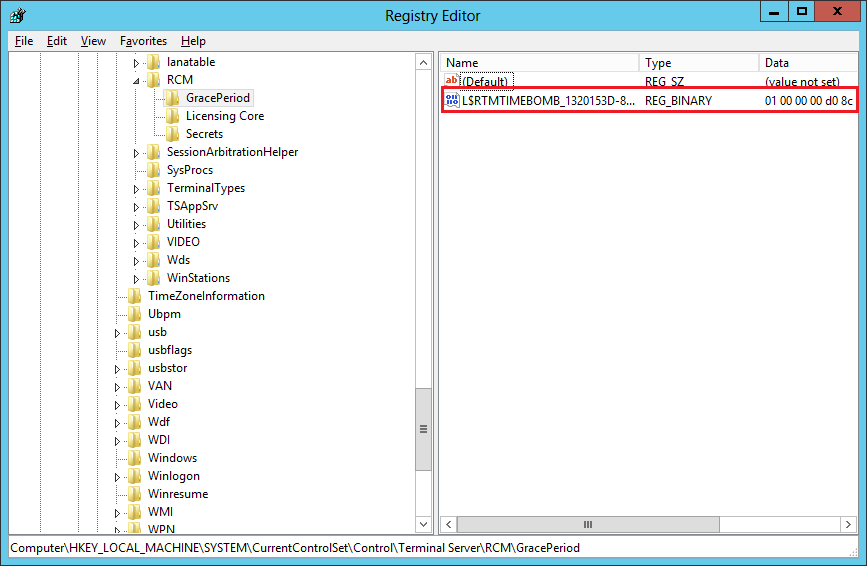

А это означает что у вас установлен ключ льготного периода (grace period licensing), который необходимо удалить. Для этого вам нужно залогиниться на сервер локально.

Где удалять ключ льготного периода? В реестре под именем L$RTMTIMEBOMB. Идём по ветке реестра:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerRCMGracePeriod

Но не тут то было! У вас недостаточно прав, но и это нас не остановит. Жмём правой кнопкой мыши и меняем владельца на ветку реестра и даём полные права самому себе, после чего спокойно удаляем эту гадость).

Если не поможет, то советую переустановить роли и компоненты.

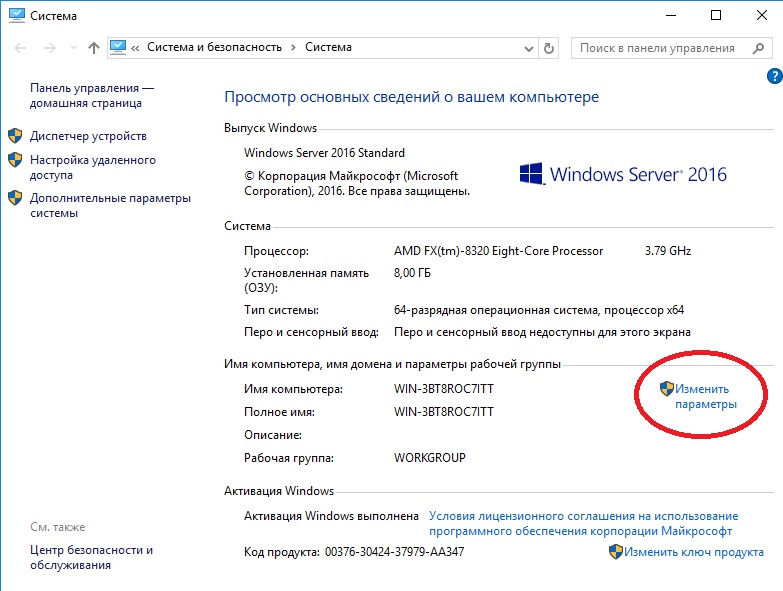

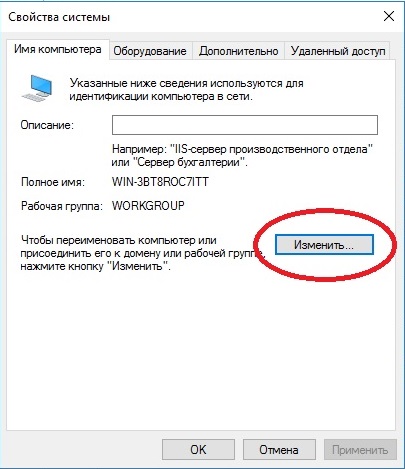

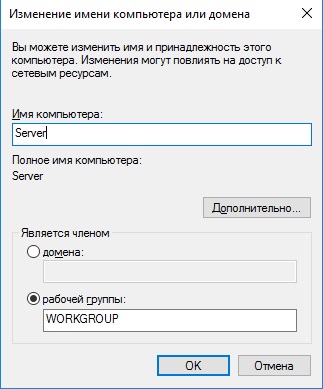

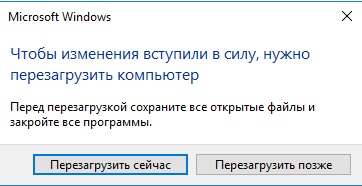

В данной статье мы рассмотрим базовые настройки Windows Server 2016, которые осуществляются сразу после установки системы и которые обычно обязательные к использованию. Как установить Windows Server 2016 можете ознакомиться в нашей прошлой статье.

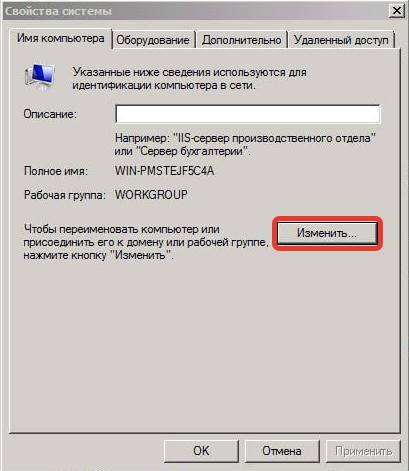

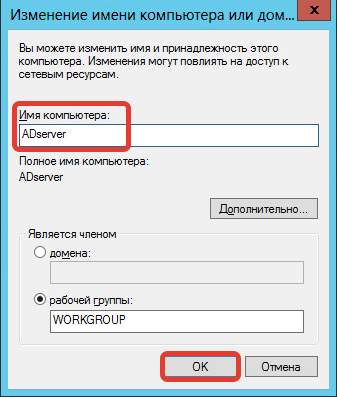

Итак, приступим. Для начала нам нужно задать имя нашему серверу, для этого заходим в свойства системы => изменить параметры => изменить. Задаем «Имя компьютера», и если нужно, то имя рабочей группы. После изменения параметров нужно перезагрузиться.

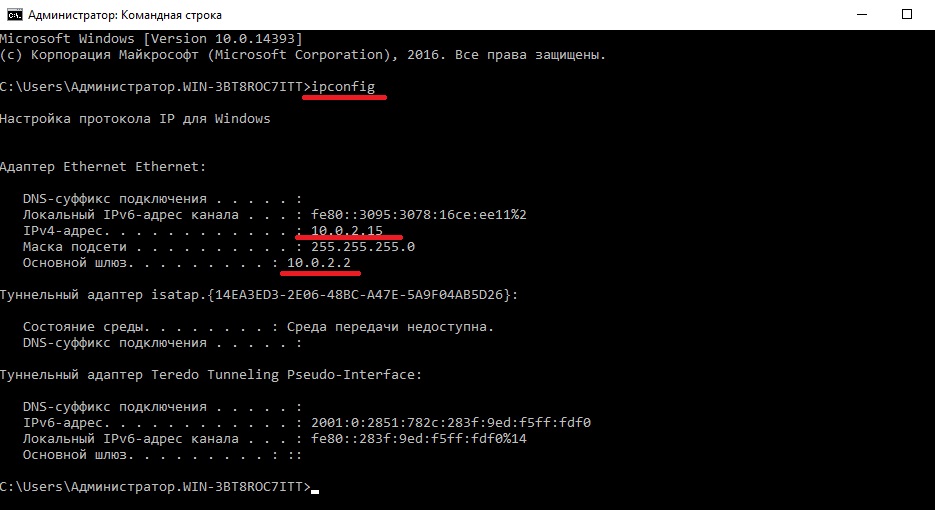

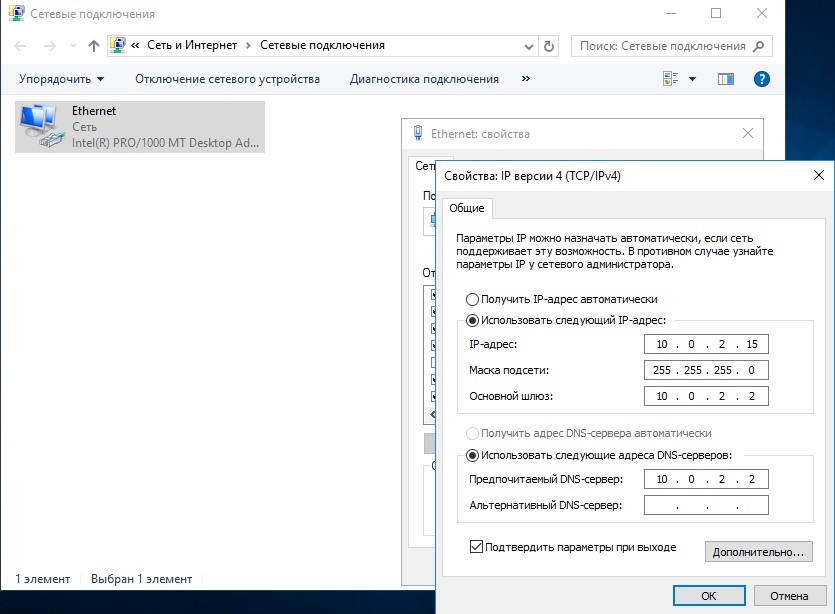

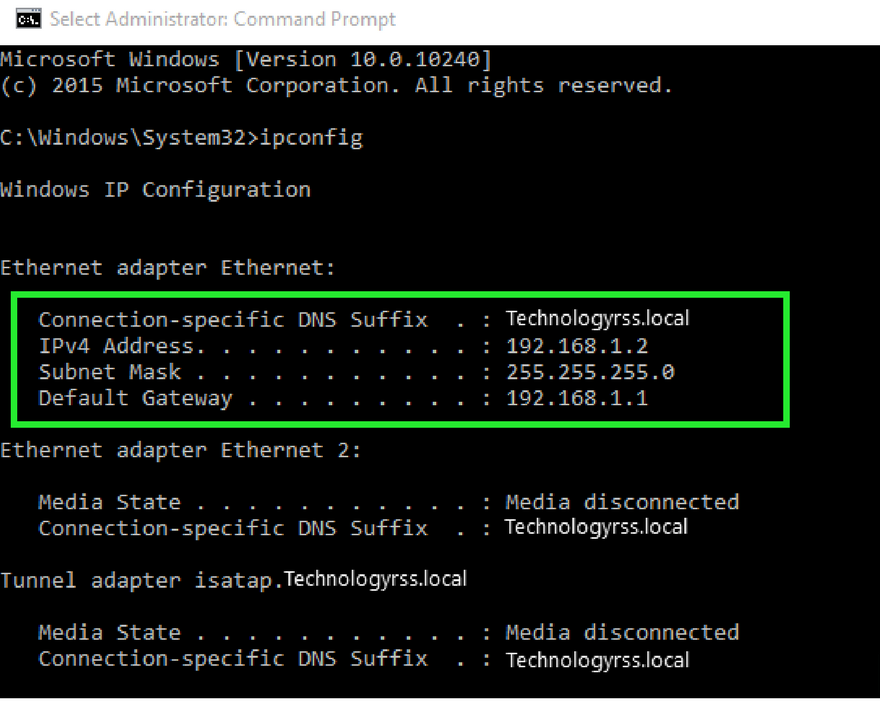

После нам нужно задать сетевые настройки. Если у Вас сервер подключен к маршрутизатору, то задаем IP шлюза, вводим статический адрес, это обязательно для сервера и маску подсети. Информацию об IP адресах в Вашей локальной сети можно посмотреть через командную строку командной «ipconfig». Ниже на скриншотах указаны примеры, у Вас IP адреса будут отличаться.

Заходим в настройки сетевых подключений:

Заходим в свойства пункта IPv4.

И вводим задаем здесь статические IP адреса. После ставим галку «Подтвердить параметры при выходи», тем самым сохраняя настройки.

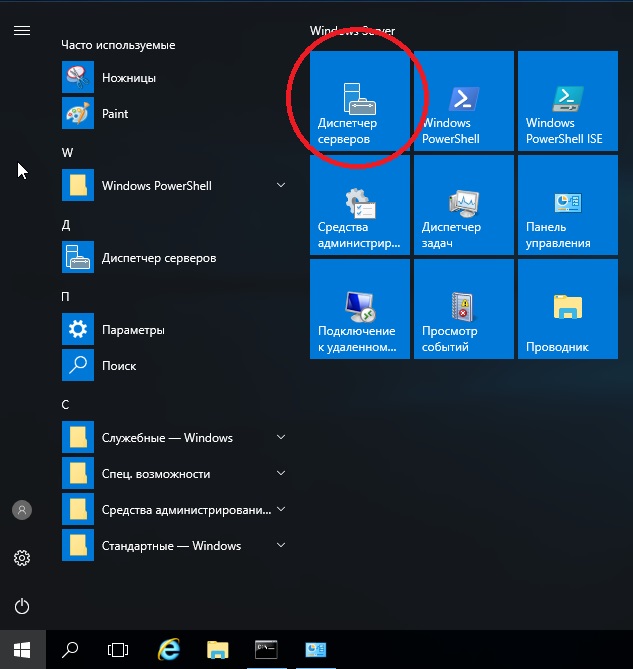

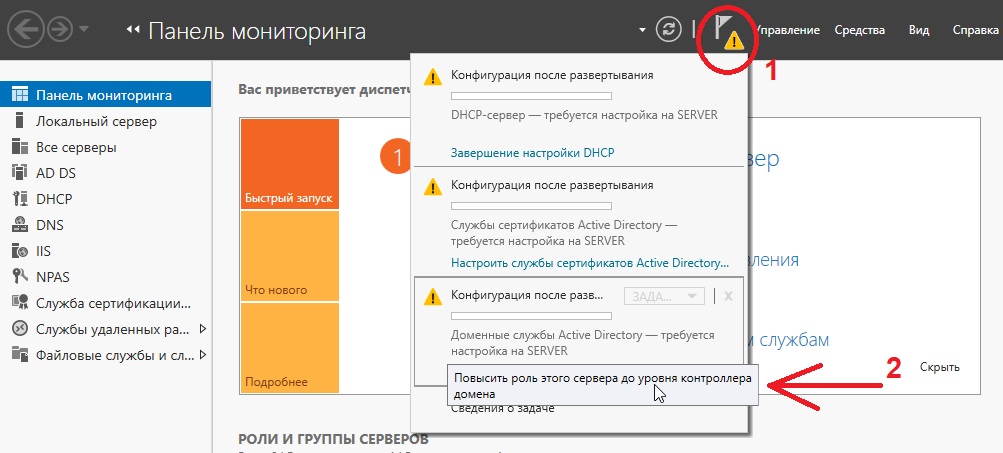

Перейдем наконец к самым главным настройкам, к Active Directory. Меню «Пуск» => Диспетчер серверов.

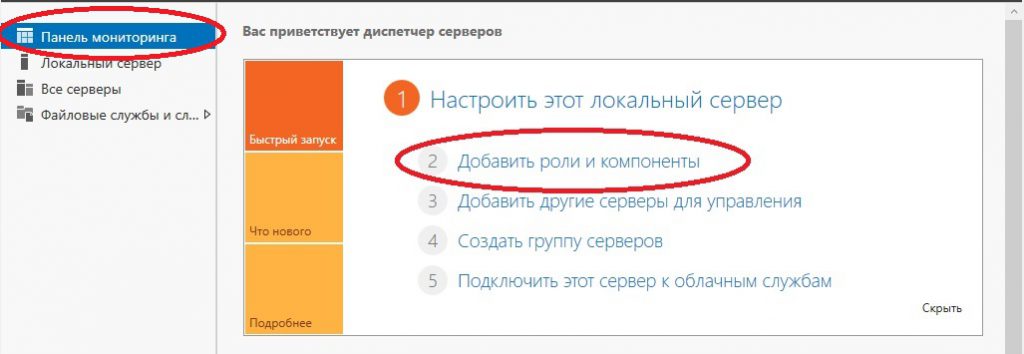

В панели мониторинга => Добавить роли и компоненты.

В типе установки выбираем «Установка ролей или компонентов».

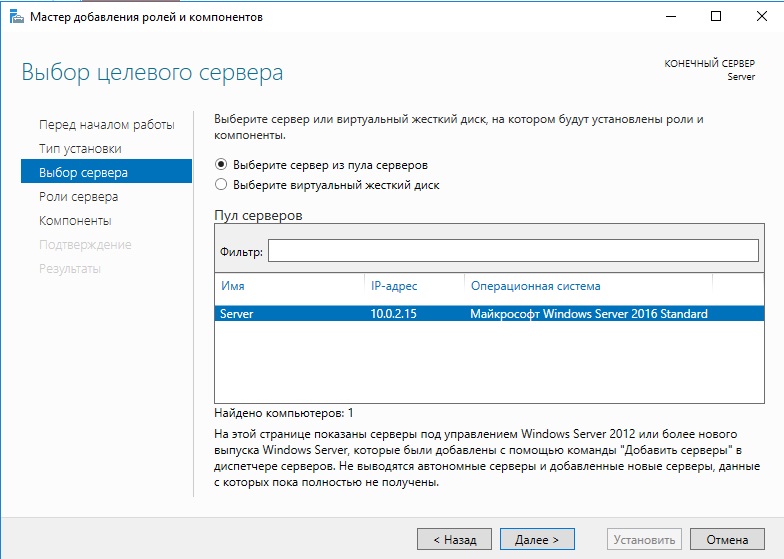

Выбираем нужный сервер в пуле, он будет с именем, который Вы назначили по инструкции выше.

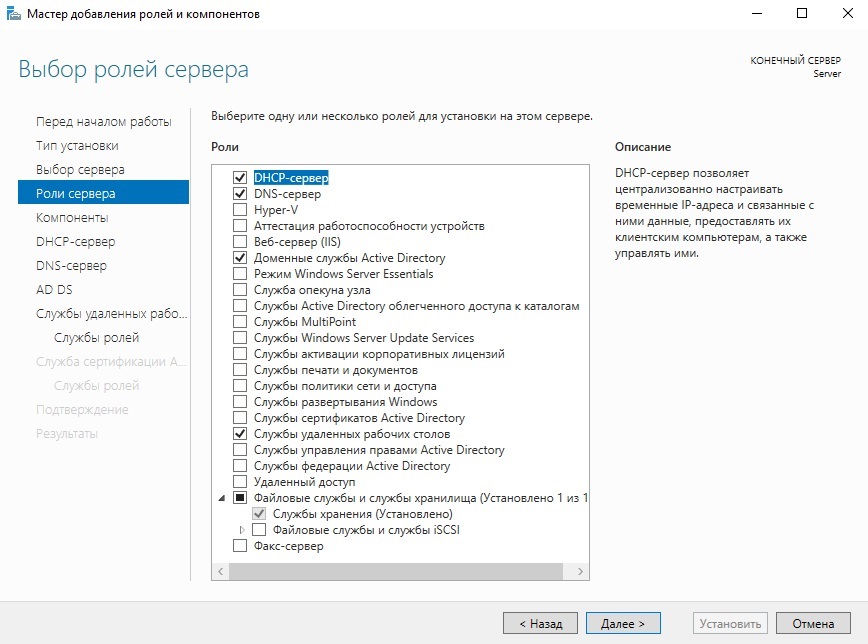

В ролях сервера мы выбираем следующие стандартные роли. Вы можете выбрать что-то еще, если Вам необходимо под Ваши задачи.

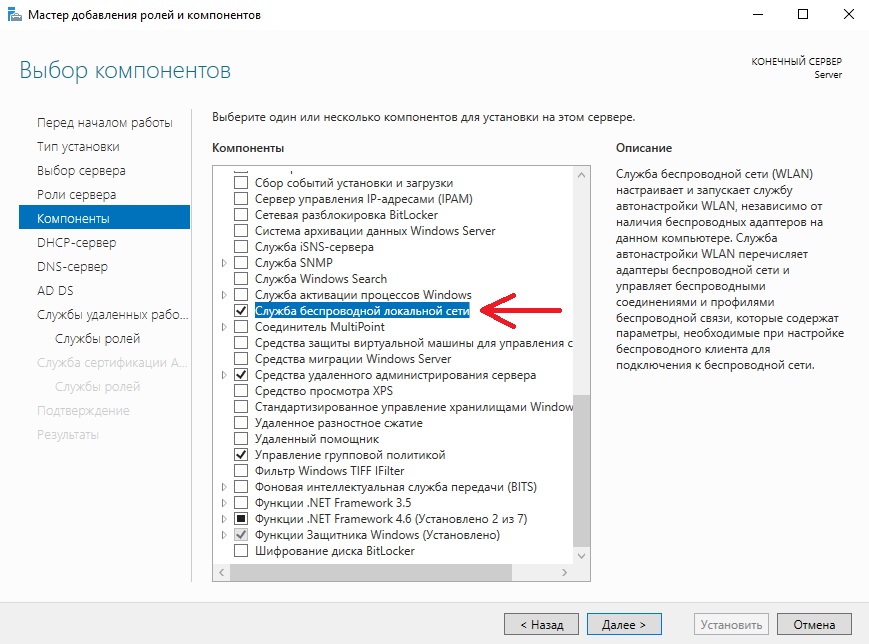

В компонентах оставляем по стандарту следующие пункты. Мы рекомендуем вам дополнительно установить «Службу беспроводной локальной сети», т.к без этой службы на сервер нельзя будет поставить Wi-Fi адаптер и производить настройку беспроводной сети.

В службе ролей мы выбираем следующие пункты. Далее в инструкции мы будем лицензировать терминальный сервер.

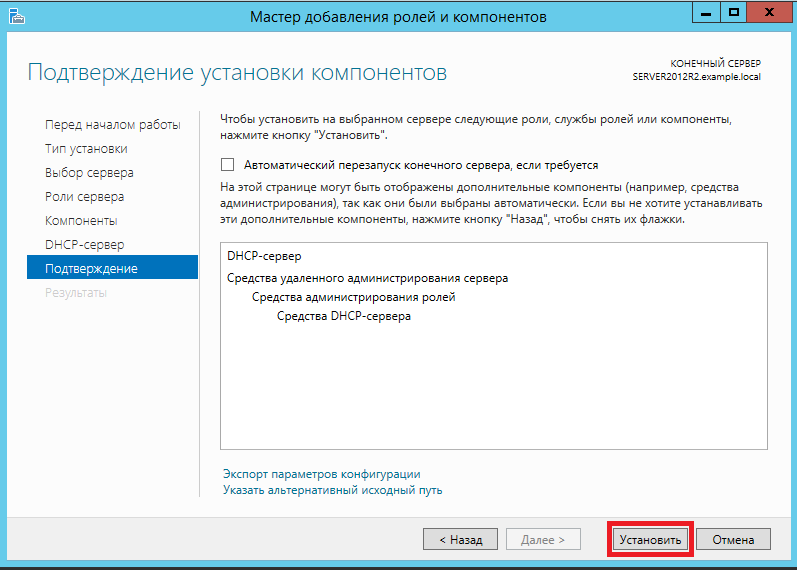

Далее оставляем все по стандарту (если Вам не нужно самим, что-то дополнительно установить). Доходим до пункта «Подтверждение» и устанавливаем.

После установки служб нужно перезагрузиться.

Приступаем к настройкам DNS. В Active Directory нажимаем на флажок справа на верху и после заходим в настройки повышения роли этого сервера до контроллера домена.

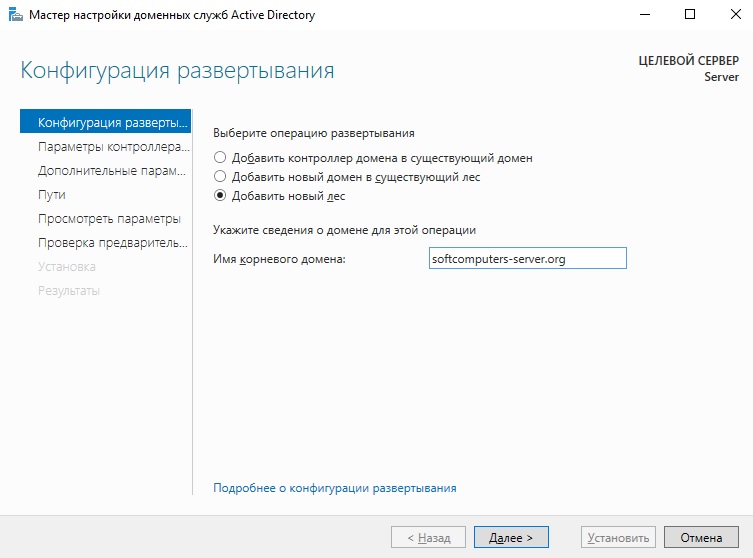

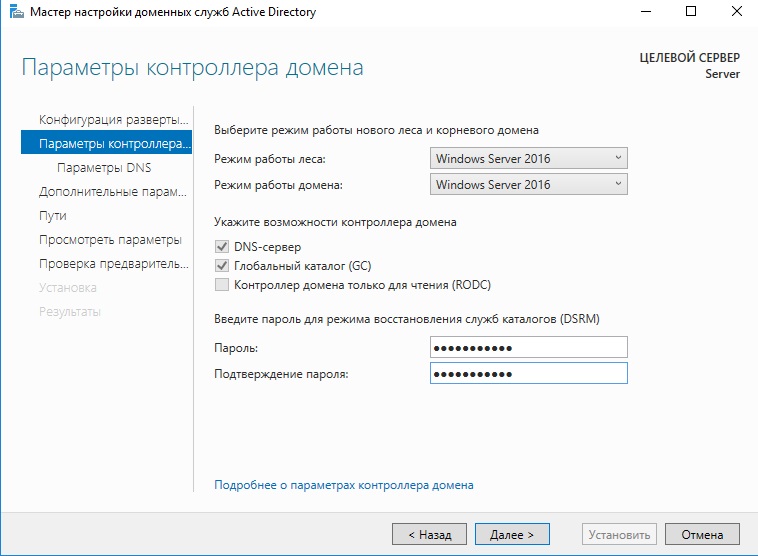

Выбираем пункт «Добавить новый лес» и придумываем имя Вашему домену. На нашем примере это будет «softcomputers».

Настройки оставляем по стандарту. Вы должны только придумать пароль для Вашего домена.

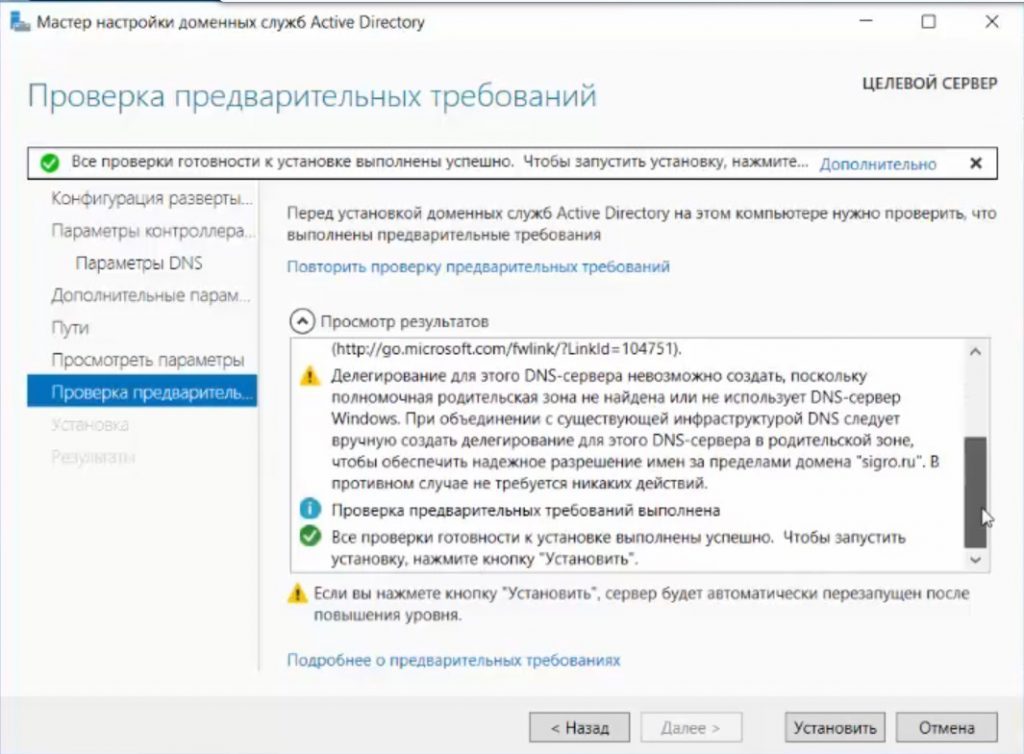

Проходим проверку. Если вы все сделали правильно, то должно установиться все корректно

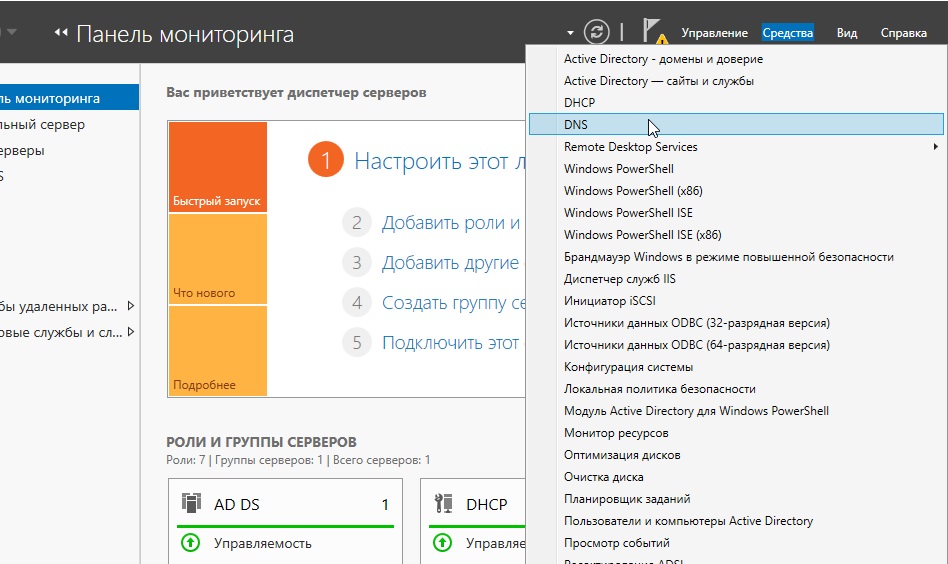

После установки и перезагрузки заходим в меню «Средства» => DNS.

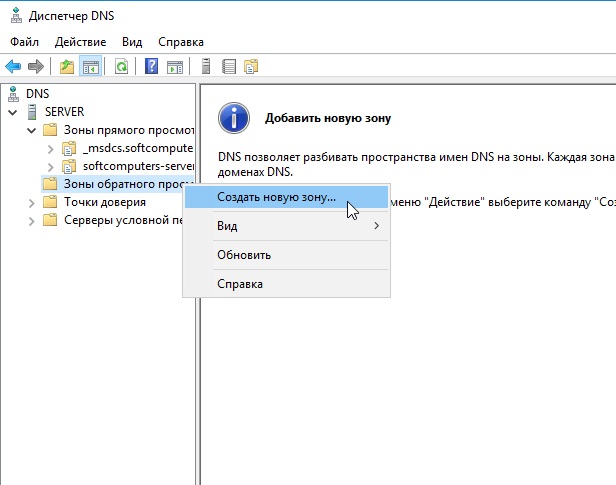

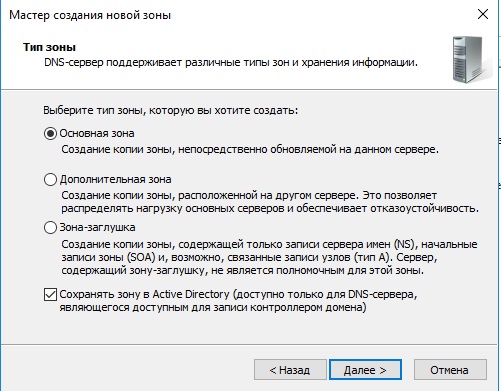

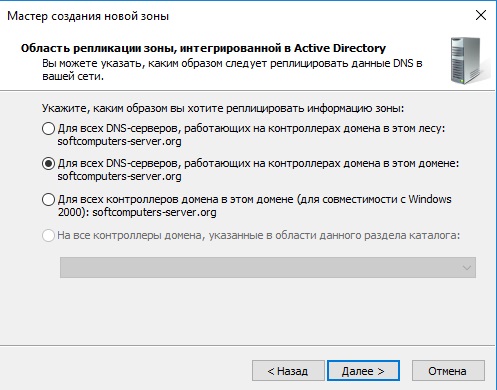

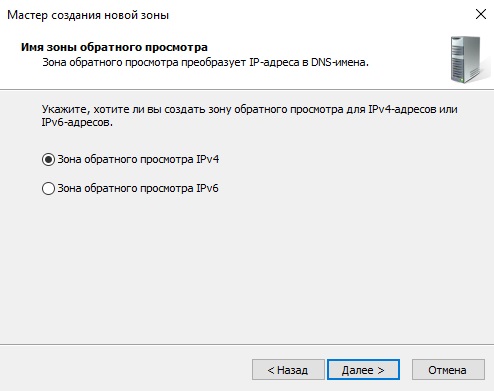

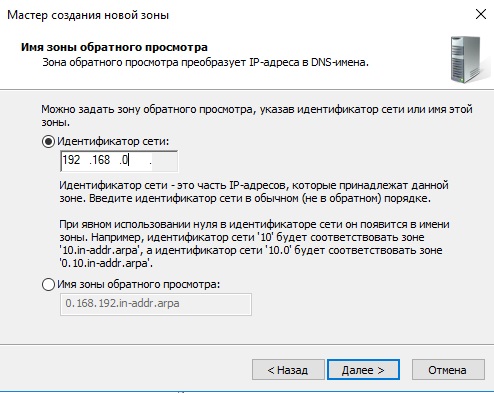

Раскрываем древо DNS => «Имя вашего сервера» => Зоны прямого просмотра => Зоны обратного просмотра => Правой кнопкой мыши на данный пункт и «Создать новую зону».

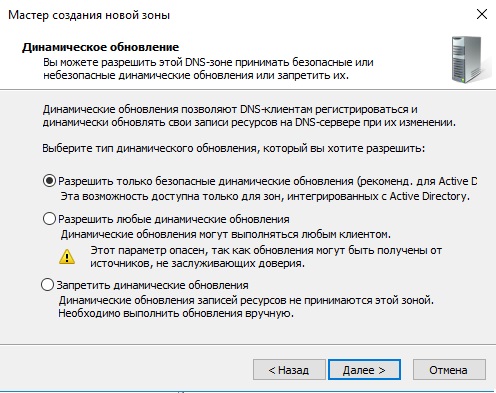

Выбираем «Основная зона» и далее по скриншотам ниже.

На этом пункте выбираете диапазон Вашей локальной сети. У нас на примере она будет 192.168.0. у Вас она может будет своя (см. cmd => ipconfig).

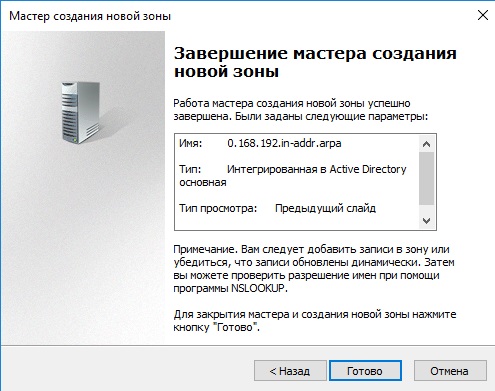

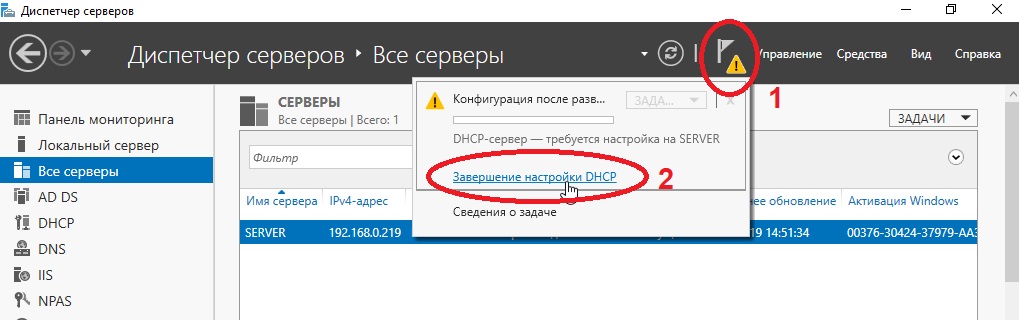

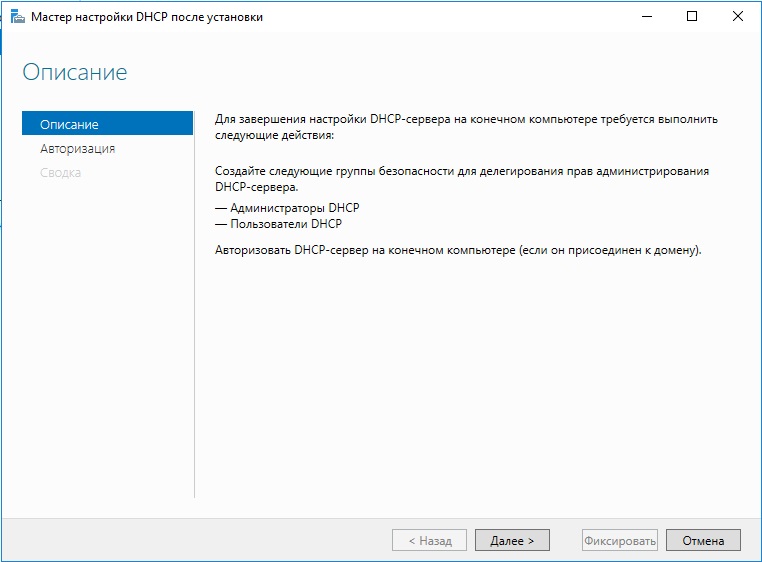

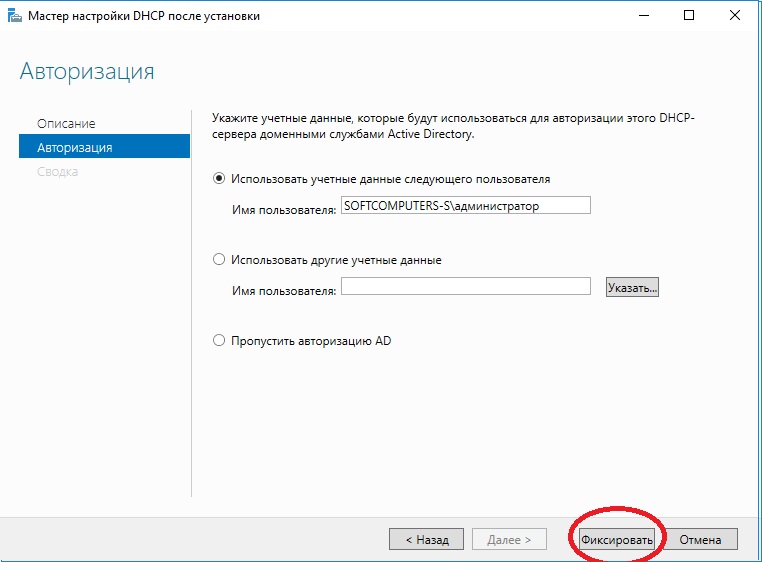

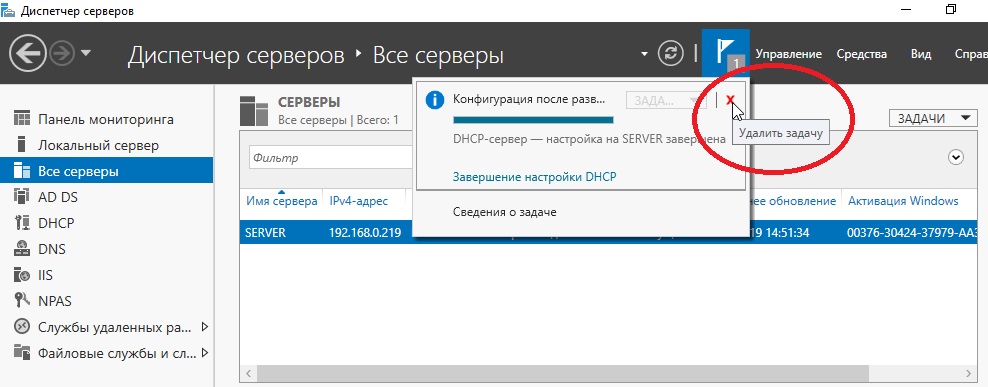

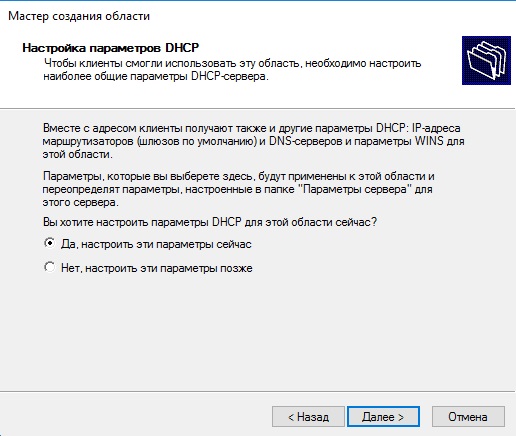

На этом настройки DNS закончены. Приступим к настройкам DHCP. Так же заходим в Active Directory и во флажке справа на верху выбираем соответствующую настройку.

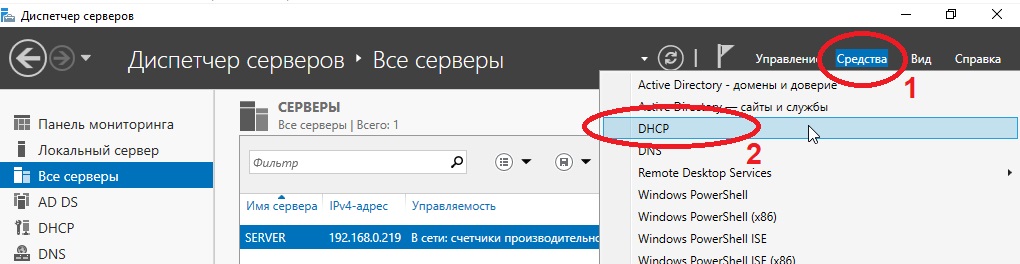

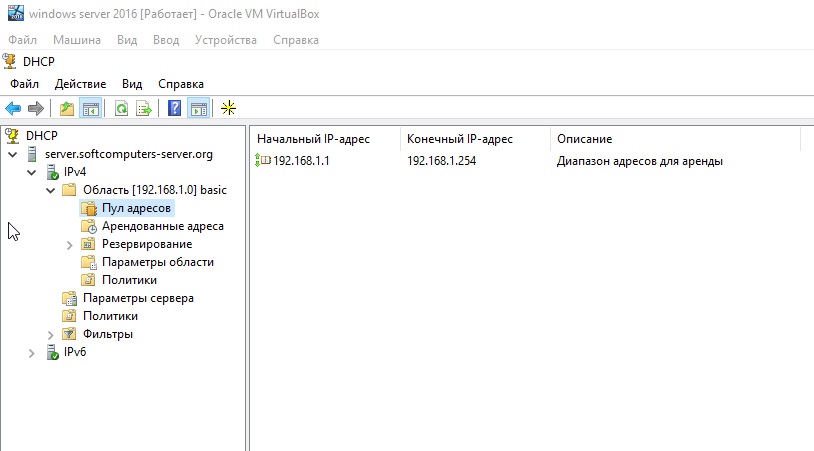

После создания DHCP переходим в меню средства => DHCP для его настройки.

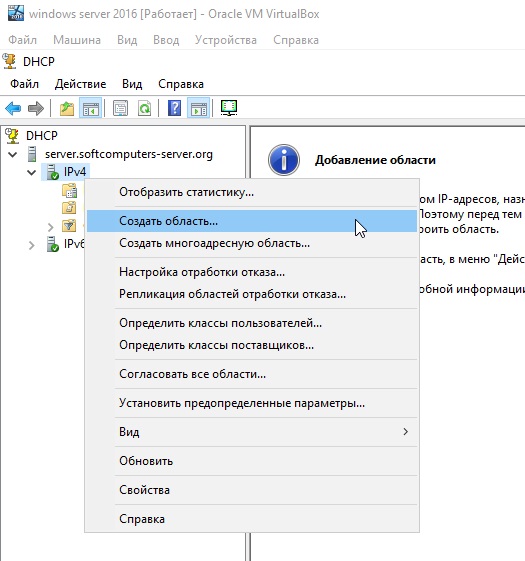

В древе DHCP => Ваш сервер => IPv4 => Правой кнопкой мыши => Создать область.

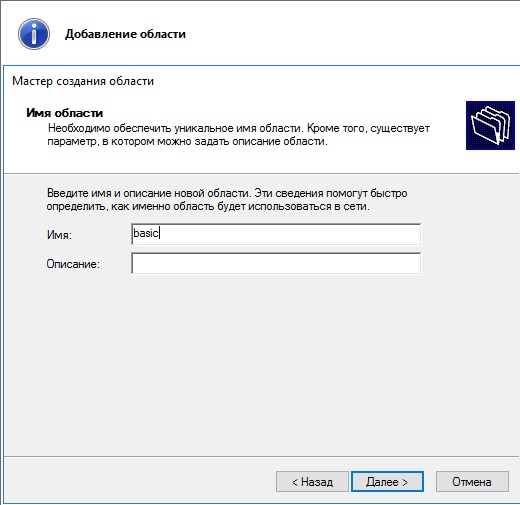

Задаем имя новой области, у нас это будет «basic».

Далее будет меню для исключения диапазона, если нужно исключить что-то можете сделать в этом меню, если не нужно, то пропускаете.

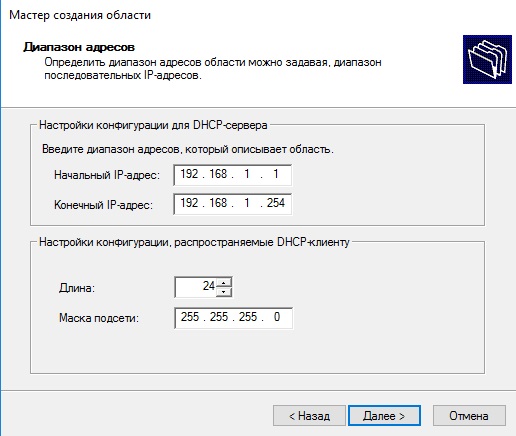

Далее создаем новый диапазон IP адресов, который будет раздавать сервер в локальную сеть. У нас на примере это новый диапазон 192.168.1

Вы можете создать любой другой диапазон на свое усмотрение.

Далее в древе DHCP => Имя сервера => Область => Пул адресов — будет создан новый диапазон.

Дальше по списку настроек перейдем к созданию терминального сервера и его лицензирования. Это нужно для того, чтобы пользователи могли подключаться по RDP к серверу по своей учетной записи. (Учетную запись для пользователей будем рассматривать в этой инструкции ниже).

Переходим в «Панель управления» => Администрирование => Remote Desktop Services => Диспетчер лицензирования удаленных рабочих столов.

Выбираем пункт во «Все серверы», далее в списке видим имя вашего сервера => правой кнопкой мыши на этот пункт => Активировать сервер.

Переходим в «Мастер активации».

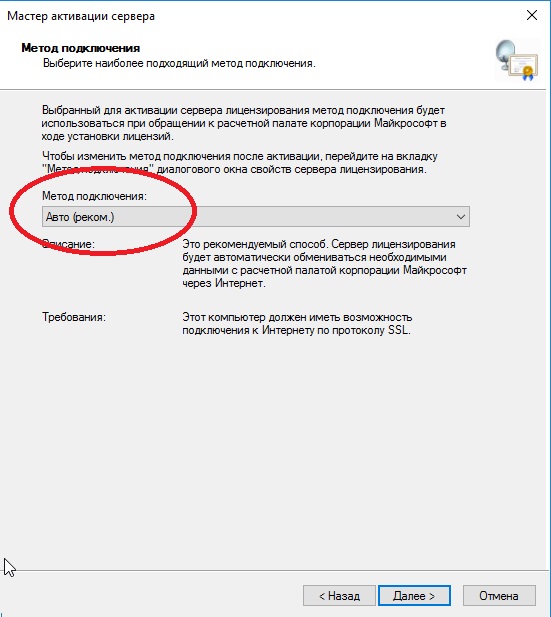

Выбираем «Авто».

Далее вводите опционально имя и фамилию, название Вашей организации и страну размещения сервера.

Приступаем к самому лицензированию после регистрации выше. Вам нужен ключ активации для лицензирования терминального сервера — CAL (Client Access Licence) будет в нашем случае. Он обеспечивает подключение 50 пользователей (клиентов) по RDP к серверу Приобрести ключ активации для данной функции можете в нашем интернет-магазине на следующей странице.

Выбираем «Пакет лицензий в розницу» => Далее.

Вводим ключ активации, который Вы приобрели.

Далее в зависимости от лицензии она может определиться сразу на 50 пользователей, либо Вам нужно будет это указать самим как на скриншоте ниже. (указав больше пользователей, чем позволяет лицензия — данная настройка просто не активируется). Тип лицензии соответственно выбираем «По пользователю».

Далее заходим в редактор локальной групповой политики поиск => gpedit.msc => Конфигурация компьютера => Административные шаблоны => Компоненты Windows => Службы удаленных рабочих столов => Узел сеансов удаленных рабочих столов => Лицензирование.

Переходим в меню «Использовать указанные серверы лицензирования удаленных рабочих столов» и вводим в поле имя Вашего сервера, либо его IP.

После переходим в меню «Задать режим лицензирования удаленных рабочих столов», в раскрывающемся меню выбираем «На пользователя».

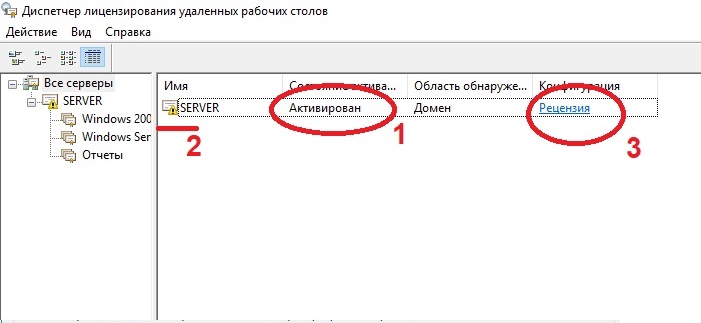

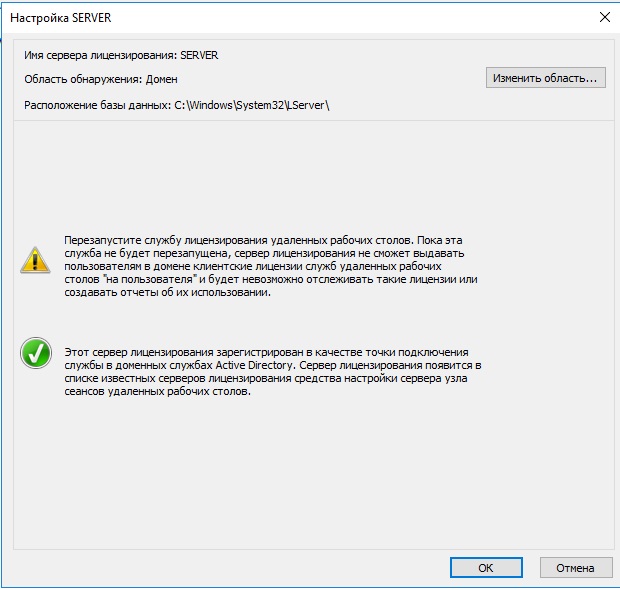

После возвращаемся в диспетчер лицензирования удаленных рабочих столов. И смотрим активирован ли сервер. Если да, то все ок. Но у Вас еще может быть «желтое предупреждение» на иконке сервера. Чтобы устранить проблемы переходим в «Рецензия». В меню данной «Рецензии» могут быть пункты которые нужно отметить, нажмите соответствующие кнопки, если они у вас будут.

На настройках RDP все. Теперь нам осталось создать первого пользователя, который будет подключен по RDP к этому серверу.

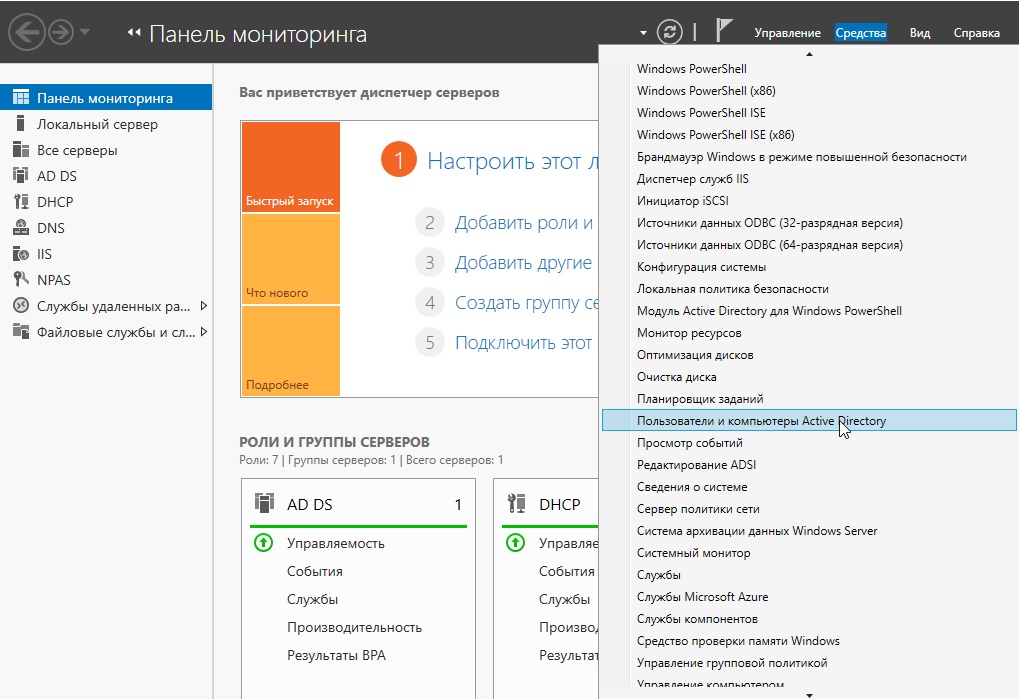

Active Directory => Средства => Пользователи и компьютеры Active Directory.

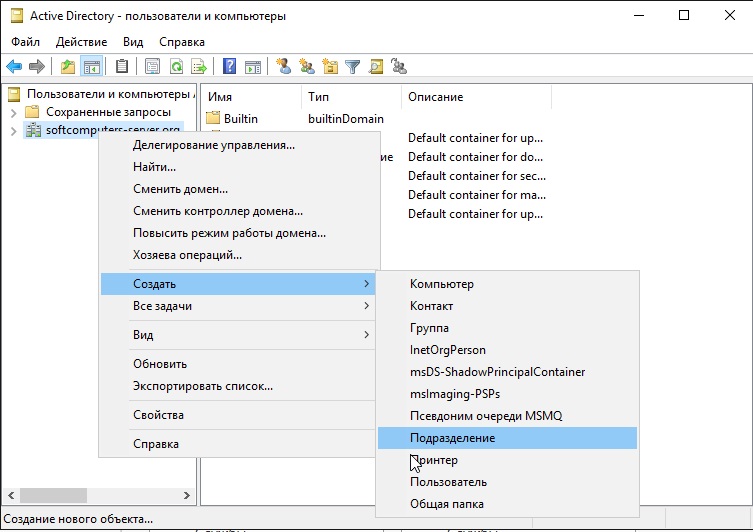

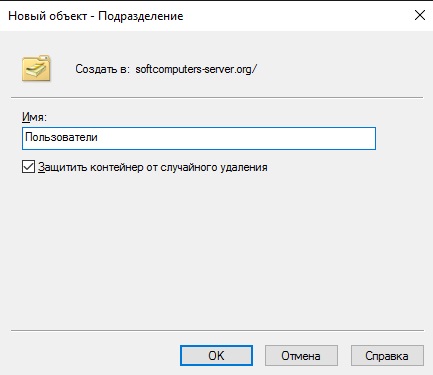

В правом списке выбираете Ваш сервер => Правой кнопкой мыши => Создать => Подраздаление. В этом меню мы создадим пул, в котором будет содержаться список наших пользователей.

Задаем ему соответствующее имя. На всякий случай поставьте галку для защиты от случайного удаления.

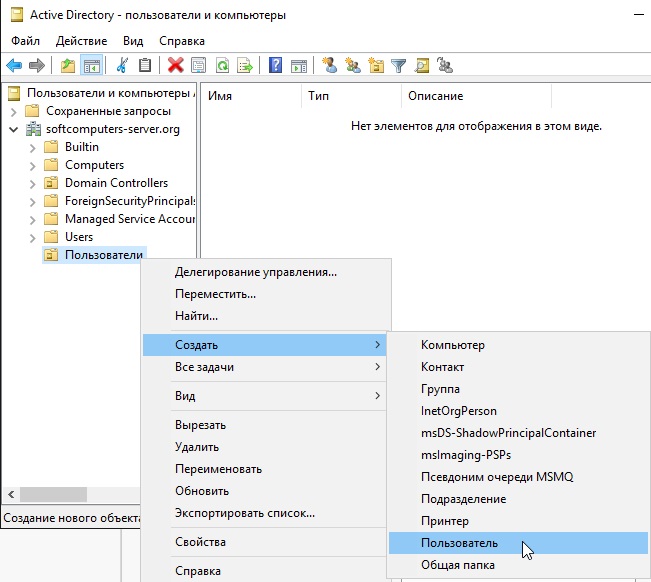

Далее в новой созданной папке слева в списке => Правой кнопкой мыши => Создать => Пользователь.

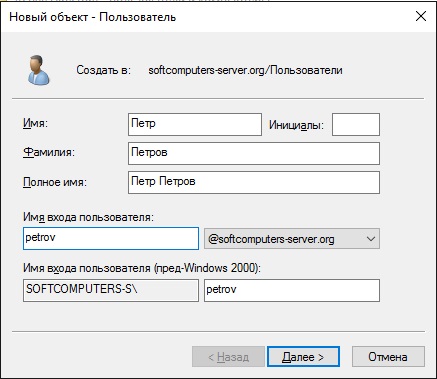

Опционально вводим ФИО пользователя и обязательно имя для входа, желательно это делать на латинице.

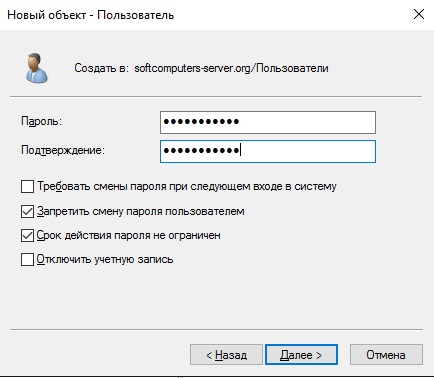

В следующем окне задаем пароль для пользователя поставив соответствующие галки.

В списке в меню «Пользователи» Вы можете управлять пользователями, удалять их, менять им пароль и т.п. Теперь наш новый пользователь «Петр Петров» может зайти по IP сервера, или по его имени в RDP находясь в одной локальной сети с сервером, либо если он добавлен в домен сервера.

На этом с настройками все. Мы рассмотрели самые важные аспекты в настройки и лицензирования Windows Server 2016. Следите за нашим блогом SoftComputers, у нас еще много всего полезного! 🙂

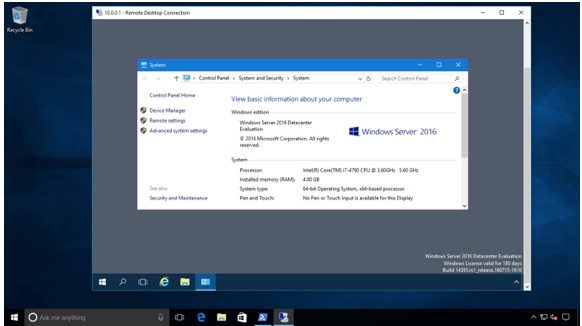

Remote Desktop Protocol (RDP) is a Microsoft-proprietary remote access protocol that is used by Windows systems administrators to manage Windows Server systems remotely. What sets RDP apart from, say, Windows PowerShell or Secure Shell (SSH) remoting is the presence of the full graphical desktop, as shown in Figure 1.

MORE: Best Remote Access Software and Solutions

By default, the RDP server component listens for incoming connections on TCP port 3389 by default, although this can be changed by the administrator for security reasons.

To be sure, Microsoft’s current push is for admins to reduce their reliance upon RDP and instead (a) deploy Windows Servers in Server Core or Nano mode; and (b) employ Windows PowerShell command-line remote administration instead of RDP.

Microsoft’s justification for this advice is two-fold:

- A GUI layer consumes unnecessary system resources

- A GUI layer broadens the attack surface of your servers

Regardless, many admins are accustomed to RDP-based remote administration, and seek to do so even in the newly released Windows Server 2016 operating system. Let’s learn how to enable RDP in Server 2016 (tl;dr: the process is identical to Windows Server 2012 R2).

Server Manager

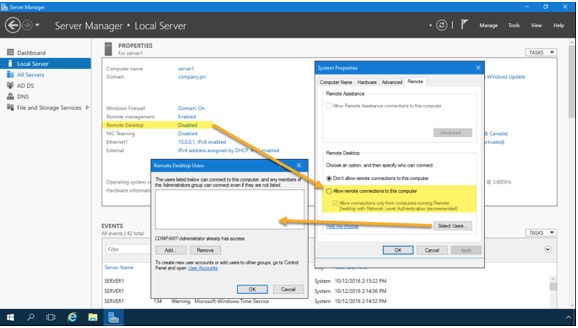

Open the Server Manager console, navigate to the Local Server node, and click the Remote Desktop hyperlink as shown in Figure 2.

The Remote Desktop hyperlink is simply a shortcut to the System Properties sheet from the System Control Panel item. Select Allow remote connections to this computer, and optionally enable Allow connections only from computers running Remote Destkop with Network Level Authentication (recommended).

Network Level Authentication (NLA) protects Windows Server against denial-of-service (DoS) attacks by requiring authentication to take place before any graphical session is established by the server. NLA also conserves server system resources.

Windows PowerShell

From a lower-level perspective, incoming RDP connections are enabled on a server through two Registry values and a Windows Firewall rule.

Open an elevated Windows PowerShell session and run the following commands. This first one creates the fDenyTSConnections value and sets it to 0 (off). This makes sense, because we don’t want to deny Terminal Services (TS) connections.

New-ItemProperty -Path ‘HKLM:SystemCurrentControlSetControlTerminal Server’ -Name ‘fDenyTSConnections’ -Value 0 -PropertyType dword -Force

The next command creates and enables the UserAuthentication (Network Layer Authentication) value; NLA is a good idea and you should consider enabling it by default on your servers.

New-ItemProperty -Path ‘HKLM:SystemCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp’ -Name ‘UserAuthentication’ -Value 1 -PropertyType dword -Force

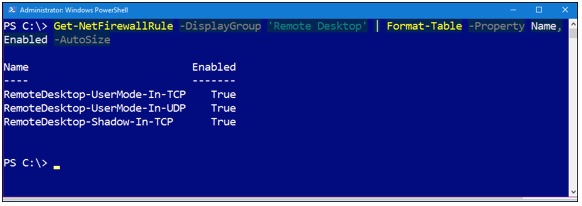

The next command enables the predefined «Remote Desktop» Windows Firewall rule. We can then invoke the Get-NetFirewallRule PowerShell cmdlet to verify as shown in Figure 3.

Enable-NetFirewallRule -DisplayGroup ‘Remote Desktop’

Group Policy

The chances are good that you want to standardize RDP behavior across all your infrastructure servers. Therefore, we turn to Group Policy to accomplish this goal.

Start by creating, linking and scoping a new Group Policy Object (GPO) that targets the servers that should share RDP server settings.

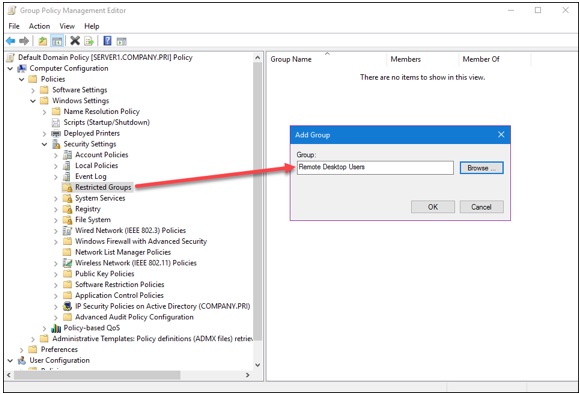

Next, navigate to the following Group Policy path and add a new Restricted Groups entry (shown in Figure 4):

Computer ConfigurationPoliciesWindows SettingsSecurity SettingsRestricted Groups

You can customize the membership in the servers’ built-in Remote Desktop Users group; members of this group can establish RDP sessions to the server. Note that the local Administrators group (and, by extension, the Domain Admins global group) is automatically granted this privilege in Active Directory.

The following three Group Policy settings govern:

- Windows Firewall incoming RDP exceptions

- User right to establish RDP sessions

- Requiring NLA

Computer ConfigurationAdministrative TemplatesNetworkNetwork ConnectionsWindows FirewallDomain ProfileWindows Firewall: Allow Inbound Remote Desktop exceptions

Computer ConfigurationAdministrative TemplatesWindows ComponentsRemote Desktop ServicesRemote Desktop Session HostConnectionsAllow user to connect remotely by using Remote Desktop Services

Computer ConfigurationAdministrative TemplatesWindows ComponentsRemote Desktop ServicesRemote Desktop Session HostSecurityRequire user authentication for remote connections by using NLA

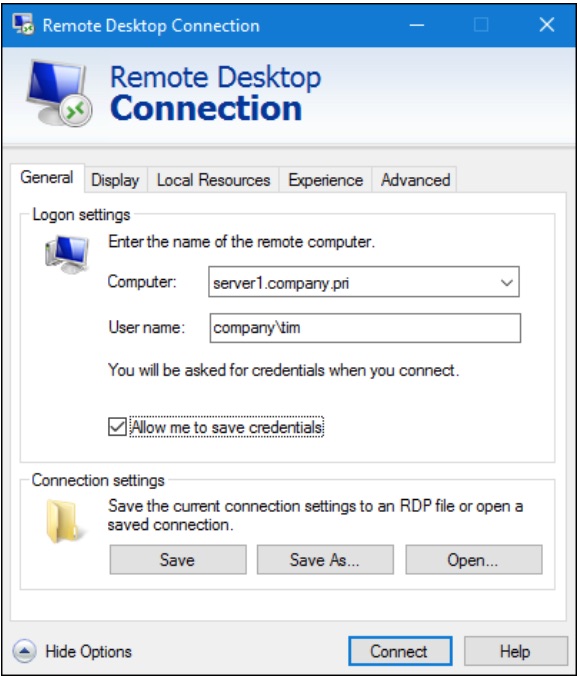

Creating the Client Connection

Windows Client and Windows Server both include the Microsoft RDP client, called Remote Desktop Connection. My favorite way to invoke this tool is to:

Press WINDOWS KEY+R

Type mstsc (which stands for «Microsoft Terminal Services Client»)

Press ENTER

I show you the Remote Desktop Connection user interface in Figure 5.

What’s cool about RDP clients is that they are available for just about every desktop or mobile operating system. Here is a representative list:

- Android: Microsoft Remote Desktop

- iOS: Microsoft Remote Desktop

- Linux: rdesktop

- macOS: Microsoft Remote Desktop

- Windows Phone: Microsoft Remote Desktop

Note that Windows Server supports only two simultaneous RDP sessions at once. If you need more than that, then you’ll have to install the Remote Desktop Services (RDS) Session Host server role and purchase additional RDS connection licenses from Microsoft.

Final Thoughts

If you’ve configured RDP on previous Windows Server versions, then you’ll find that Windows Server 2016 behaves the exact same way. Keep in mind, however, that Microsoft’s ever-widening embrace of «assume breach» security posture and the hybrid cloud scenario and its accompanying «manage herds, not pets» philosophy means the emphasis is on command-line automation rather than on-off RDP GUI sessions.

- 10 Best New Features in Windows Server 2016

- Windows 10 for IT Pros: Tutorials, Tips and Tricks

- Top 6 Windows 10 Apps for IT Pros

Get instant access to breaking news, in-depth reviews and helpful tips.

Remote Desktop Protocol (RDP) is a Microsoft-proprietary remote access protocol that is used by Windows systems administrators to manage Windows Server systems remotely. What sets RDP apart from, say, Windows PowerShell or Secure Shell (SSH) remoting is the presence of the full graphical desktop, as shown in Figure 1.

MORE: Best Remote Access Software and Solutions

By default, the RDP server component listens for incoming connections on TCP port 3389 by default, although this can be changed by the administrator for security reasons.

To be sure, Microsoft’s current push is for admins to reduce their reliance upon RDP and instead (a) deploy Windows Servers in Server Core or Nano mode; and (b) employ Windows PowerShell command-line remote administration instead of RDP.

Microsoft’s justification for this advice is two-fold:

- A GUI layer consumes unnecessary system resources

- A GUI layer broadens the attack surface of your servers

Regardless, many admins are accustomed to RDP-based remote administration, and seek to do so even in the newly released Windows Server 2016 operating system. Let’s learn how to enable RDP in Server 2016 (tl;dr: the process is identical to Windows Server 2012 R2).

Server Manager

Open the Server Manager console, navigate to the Local Server node, and click the Remote Desktop hyperlink as shown in Figure 2.

The Remote Desktop hyperlink is simply a shortcut to the System Properties sheet from the System Control Panel item. Select Allow remote connections to this computer, and optionally enable Allow connections only from computers running Remote Destkop with Network Level Authentication (recommended).

Network Level Authentication (NLA) protects Windows Server against denial-of-service (DoS) attacks by requiring authentication to take place before any graphical session is established by the server. NLA also conserves server system resources.

Windows PowerShell

From a lower-level perspective, incoming RDP connections are enabled on a server through two Registry values and a Windows Firewall rule.

Open an elevated Windows PowerShell session and run the following commands. This first one creates the fDenyTSConnections value and sets it to 0 (off). This makes sense, because we don’t want to deny Terminal Services (TS) connections.

New-ItemProperty -Path ‘HKLM:SystemCurrentControlSetControlTerminal Server’ -Name ‘fDenyTSConnections’ -Value 0 -PropertyType dword -Force

The next command creates and enables the UserAuthentication (Network Layer Authentication) value; NLA is a good idea and you should consider enabling it by default on your servers.

New-ItemProperty -Path ‘HKLM:SystemCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp’ -Name ‘UserAuthentication’ -Value 1 -PropertyType dword -Force

The next command enables the predefined «Remote Desktop» Windows Firewall rule. We can then invoke the Get-NetFirewallRule PowerShell cmdlet to verify as shown in Figure 3.

Enable-NetFirewallRule -DisplayGroup ‘Remote Desktop’

Group Policy

The chances are good that you want to standardize RDP behavior across all your infrastructure servers. Therefore, we turn to Group Policy to accomplish this goal.

Start by creating, linking and scoping a new Group Policy Object (GPO) that targets the servers that should share RDP server settings.

Next, navigate to the following Group Policy path and add a new Restricted Groups entry (shown in Figure 4):

Computer ConfigurationPoliciesWindows SettingsSecurity SettingsRestricted Groups

You can customize the membership in the servers’ built-in Remote Desktop Users group; members of this group can establish RDP sessions to the server. Note that the local Administrators group (and, by extension, the Domain Admins global group) is automatically granted this privilege in Active Directory.

The following three Group Policy settings govern:

- Windows Firewall incoming RDP exceptions

- User right to establish RDP sessions

- Requiring NLA

Computer ConfigurationAdministrative TemplatesNetworkNetwork ConnectionsWindows FirewallDomain ProfileWindows Firewall: Allow Inbound Remote Desktop exceptions

Computer ConfigurationAdministrative TemplatesWindows ComponentsRemote Desktop ServicesRemote Desktop Session HostConnectionsAllow user to connect remotely by using Remote Desktop Services

Computer ConfigurationAdministrative TemplatesWindows ComponentsRemote Desktop ServicesRemote Desktop Session HostSecurityRequire user authentication for remote connections by using NLA

Creating the Client Connection

Windows Client and Windows Server both include the Microsoft RDP client, called Remote Desktop Connection. My favorite way to invoke this tool is to:

Press WINDOWS KEY+R

Type mstsc (which stands for «Microsoft Terminal Services Client»)

Press ENTER

I show you the Remote Desktop Connection user interface in Figure 5.

What’s cool about RDP clients is that they are available for just about every desktop or mobile operating system. Here is a representative list:

- Android: Microsoft Remote Desktop

- iOS: Microsoft Remote Desktop

- Linux: rdesktop

- macOS: Microsoft Remote Desktop

- Windows Phone: Microsoft Remote Desktop

Note that Windows Server supports only two simultaneous RDP sessions at once. If you need more than that, then you’ll have to install the Remote Desktop Services (RDS) Session Host server role and purchase additional RDS connection licenses from Microsoft.

Final Thoughts

If you’ve configured RDP on previous Windows Server versions, then you’ll find that Windows Server 2016 behaves the exact same way. Keep in mind, however, that Microsoft’s ever-widening embrace of «assume breach» security posture and the hybrid cloud scenario and its accompanying «manage herds, not pets» philosophy means the emphasis is on command-line automation rather than on-off RDP GUI sessions.

- 10 Best New Features in Windows Server 2016

- Windows 10 for IT Pros: Tutorials, Tips and Tricks

- Top 6 Windows 10 Apps for IT Pros

Get instant access to breaking news, in-depth reviews and helpful tips.

Настройка Windows Server 2016 заключается в инсталляции терминального сервера с рядом дополнительных компонентов: службы удаленного доступа, ролей и прочего обеспечения. Еще потребуется настроить лицензирование. Но предварительно нужно выполнить инсталляцию операционной системы (ОС).

Содержание

- Установка терминального сервера Windows Server 2016

- Создание загрузочной флешки

- Запуск компьютера с накопителя

- Процесс инсталляции

- Настройка терминального сервера Windows Server 2016

- Базовые настройки Windows Server 2016

- Инсталляция служб удаленных рабочих столов

- Настройка лицензирования удаленных рабочих столов

- Установка роли и компонентов

- Возможные проблемы и их решение

- Запрет на подключение к серверу

- Ошибка шифрования CredSSP

- Отсутствие серверов лицензирования удаленных рабочих столов

Процесс инсталляции ничем не отличается от стандартной процедуры: предварительно создается загрузочный накопитель, с которого впоследствии запускается устройство, затем идет этап настройки будущего дистрибутива и разметка дискового пространства.

Создание загрузочной флешки

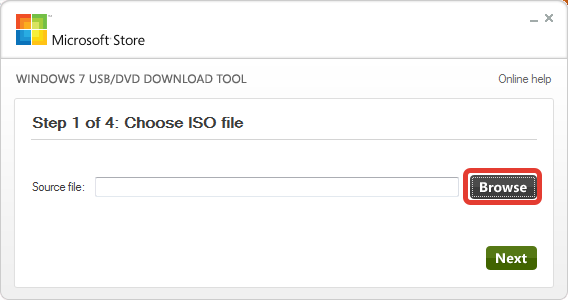

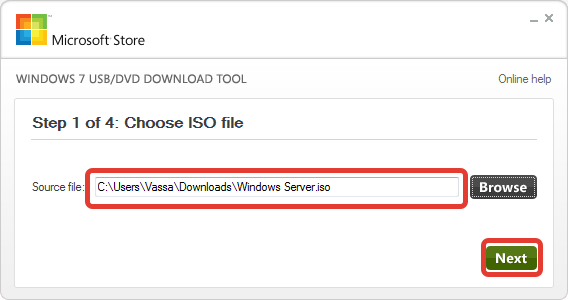

Чтобы создать инсталляционный накопитель, нужно заранее загрузить на компьютер образ ОС и установить специальную программу. В статье будет рассмотрено решение от компании Microsoft — USB/DVD Download Tool.

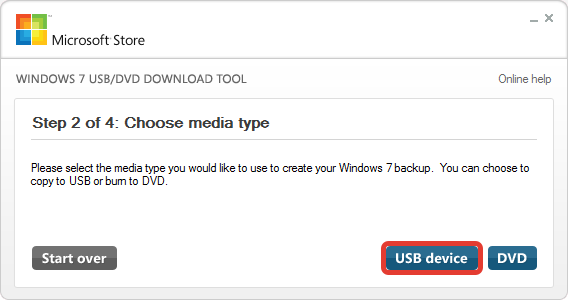

Пошаговое руководство:

- На заглавном экране кликнуть по кнопке Browse и в появившемся окне файлового менеджера проложить путь к образу ОС. Нажать Next.

- Определить флешку в качестве используемого носителя, щелкнув по кнопке USB device.

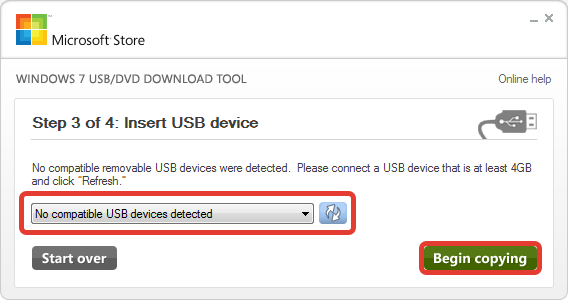

- Из выпадающего меню выбрать название накопителя, который на этот момент должен быть вставлен в порт компьютера. Нажать Begin copying.

- В появившемся диалоговом окне поочередно кликнуть кнопки Erase USB Device и Да.

Важно! В процессе выполнения операции все данные на флешке будут удалены.

Начнется процесс переноса инсталлятора ОС с образа на носитель. За ходом выполнения можно следить в окне утилиты. После завершения программу можно закрыть.

Запуск компьютера с накопителя

Для начала инсталляции Windows 2016 Terminal Server необходимо запустить компьютер с флешки. Делать это следует через Boot Menu, что позволит избежать множественных манипуляций в БИОСе.

Для каждой модели ноутбука или материнской платы сочетания входа в нужное меню отличается, поэтому рекомендуется при старте системы нажимать сразу несколько клавиш — F8, F11, F12, Esc.

После появления заглавного экрана необходимо посредством стрелочек на клавиатуре выделить название загрузочного носителя и нажать Enter.

Процесс инсталляции

Процесс установки является стандартным для семейства ОС Windows. Изначально следует выполнить предварительную настройку:

- Выбрать язык, формат времени и метод ввода, кликнуть Далее.

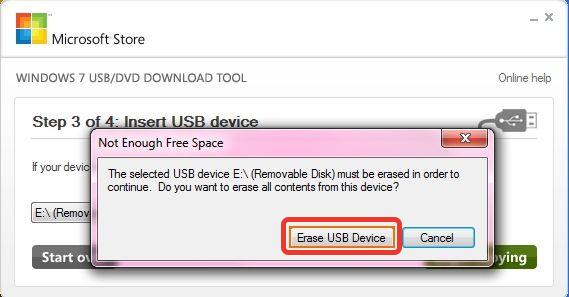

- Нажать кнопку Установить.

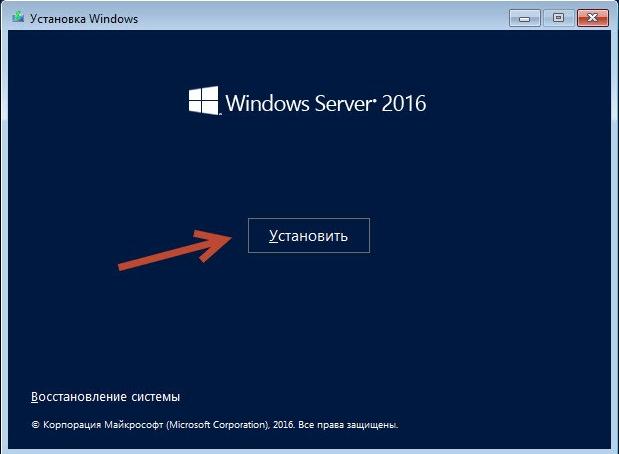

- Определить устанавливаемую редакцию. Неопытным пользователям рекомендуется выбирать Standart, потому что в версии Core отсутствует графический интерфейс и все действия выполняются через консоль.

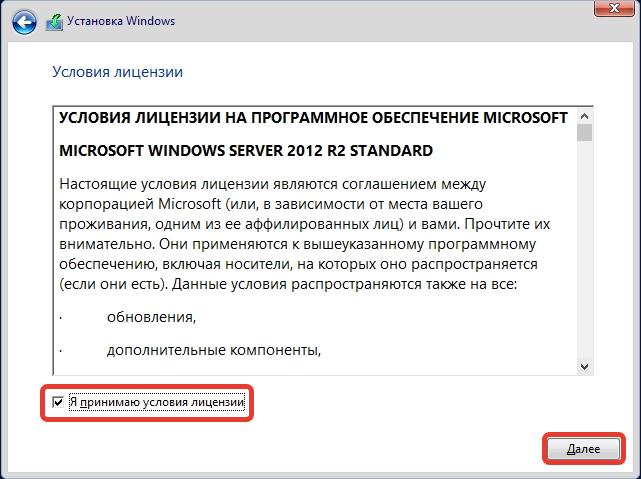

- Принять лицензионное соглашение, поставив отметку напротив соответствующего пункта и кликнув Далее.

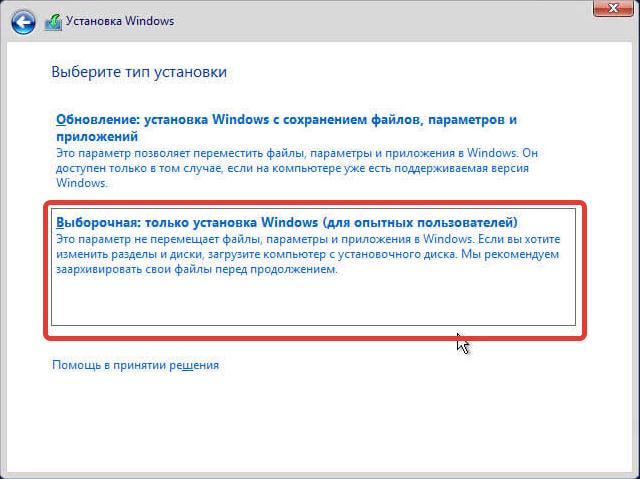

- На этапе определения типа установки нажать по пункту «Выборочная: только установка Windows».

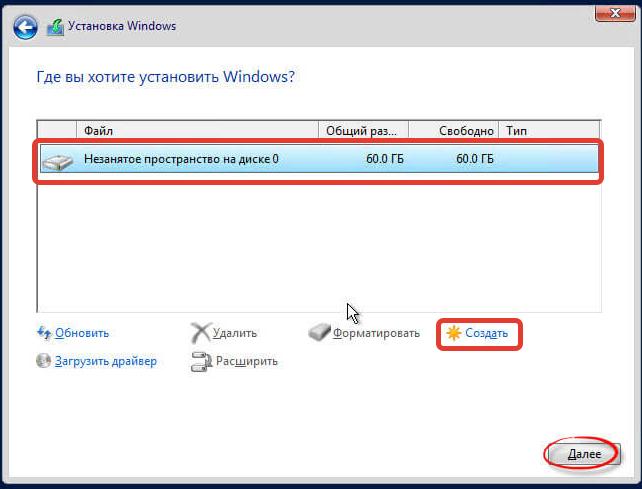

- Выделить пустой раздел диска, на который будет установлена ОС, и нажать по строке «Создать». При необходимости предварительно очистить дисковое пространство посредством опции «Удалить».

Запустится процесс переноса данных с флешки на диск. После завершения операции компьютер перезапустится и необходимо будет задать пароль администратора.

Настройка терминального сервера Windows Server 2016

Чтобы сервер терминалов работал корректно, после инсталляции ОС нужно выполнить настройку системы: внести изменения в базовые параметры, включить службу удаленных рабочих столов, настроить лицензирование.

Базовые настройки Windows Server 2016

Первостепенно нужно ввести имя сервера, чтобы можно было впоследствии подключаться по сети. Для этого потребуется:

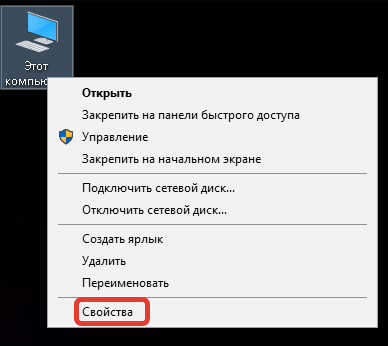

- Кликнуть правой кнопкой мыши (ПКМ) по иконке «Этот компьютер» и выбрать «Свойства».

- Перейти по гиперссылке «Изменить параметры».

- Щелкнуть по кнопке Изменить.

- В поле «Имя компьютера» вписать новое название и нажать ОК.

- Согласиться с немедленной перезагрузкой системы.

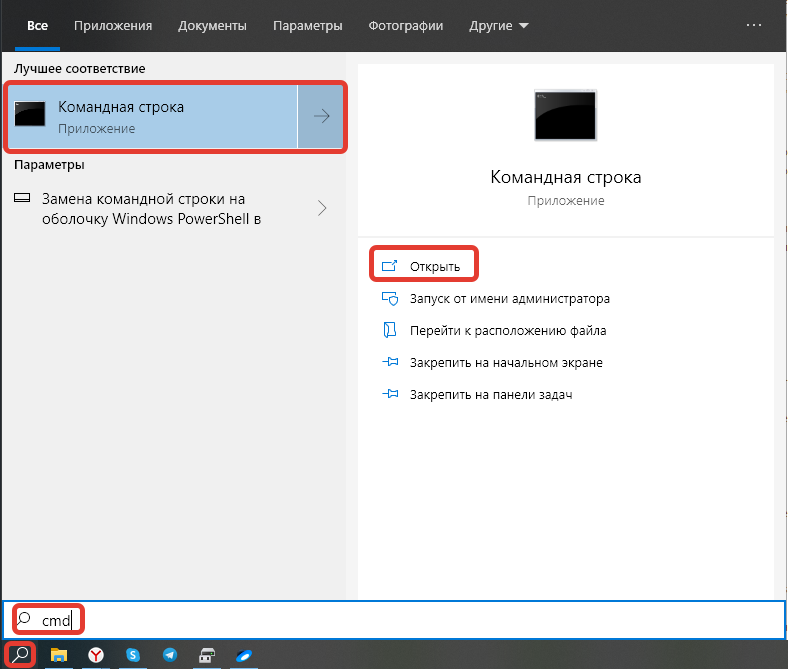

Далее следует выполнить настройку статического IP-адреса — это процедура обязательна для сервера. Но предварительно нужно узнать параметры сети через «Командную строку»:

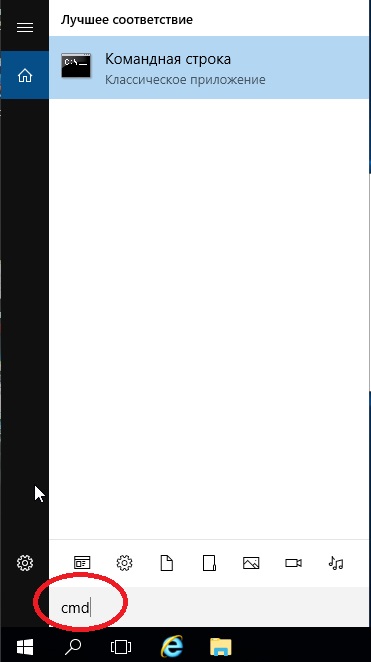

- В поиск вбить запрос CMD, открыть найденный элемент.

- В консоли ввести команду ipconfig, нажать Enter.

- Записать значения напротив строк «IPv4 Address», «Subnet Mask» и «Default Gateway».

Зная эти параметры, можно перейти к настройке статического IP, для этого требуется:

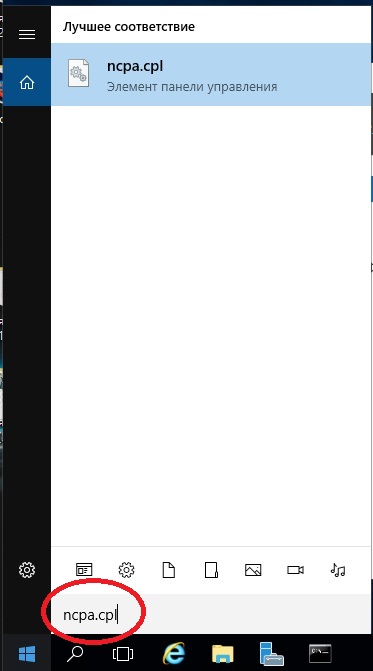

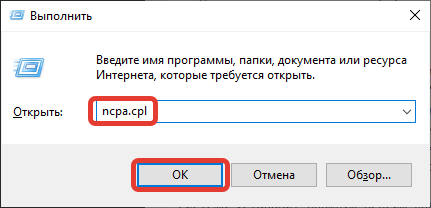

- Запустить интерпретатор команд по средством нажатия Win + R, в появившемся окне вписать ncpa.cpl, нажать OK.

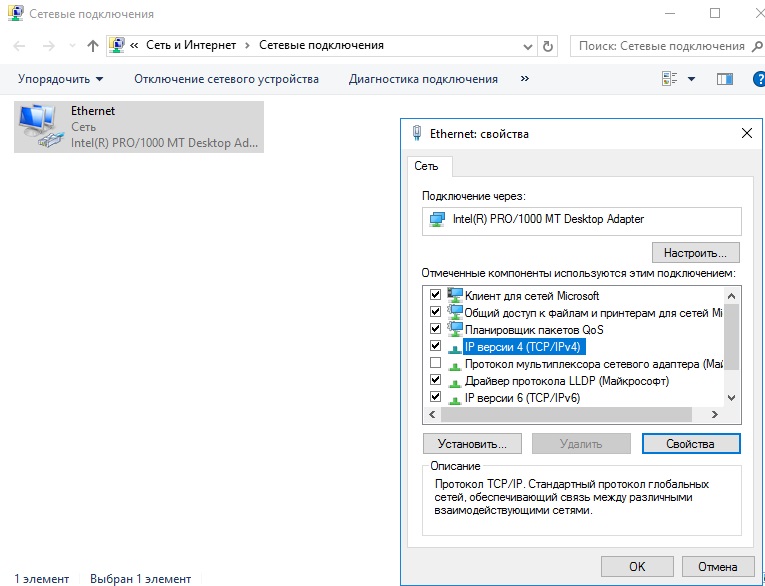

- Дважды кликнуть по активной сети и войти в свойства «IP версия 4 (TCP/IPv4)».

- Установить переключатель в положение «Использовать следующий IP-адрес» и задать ранее записанные значения в каждое поле.

- Установить отметку напротив «Подтвердить параметры при входе» и нажать ОК.

Инсталляция служб удаленных рабочих столов

Чтобы обеспечить доступ к ресурсам по сети, необходимо установить соответствующую службу. Пошаговое руководство:

- Развернуть меню «Пуск», запустить «Диспетчер серверов».

- Кликнуть по пункту «Управление», выбрать «Добавить роли и компоненты».

- На этапе «Тип установки» отметить «Установка служб удаленных рабочих столов».

- Поставить флажок напротив строки «Быстрый запуск», нажать Далее.

- Выбрать сценарий «Развертывание рабочих столов на основе сеансов», перейти на следующий этап.

- Щелкнуть Развернуть.

Настройка лицензирования удаленных рабочих столов

Чтобы система работала корректно, следует выполнить настройку службы лицензирования. Пошаговое руководство:

- Перейти в «Диспетчер серверов», выбрать «Средства» > «Terminal Services» > «Диспетчер лицензирования удаленных рабочих столов».

- Нажать ПКМ по ранее заданному названию и кликнуть по «Активировать сервер».

Далее, следуя инструкциям, требуется заполнить формы с личными данными. На последних этапах необходимо отказаться от инициализации мастера и кликнуть Готово.

После на панели мониторинга следует выбрать пункт «Службы удаленных рабочих столов», а далее выполнить следующие действия:

- Развернуть на панели список «Задачи» и выбрать опцию «Изменить свойства развертывания».

- Перейти на этап «Лицензирование», поставить переключатель на нужном режиме и вписать наименование сервера.

- Щелкнуть Добавить, ОК.

Установка роли и компонентов

Чтобы обеспечить работу всех функций, потребуется выставить роли и компоненты. Все действия выполняются в «Диспетчере серверов».

Пошаговое руководство:

- В меню «Управление» кликнуть по строке «Добавить роли и компоненты».

- Отметить «Установка ролей и компонентов», кликнуть Далее два раза.

- На выборе «Служб ролей» поставить флажки рядом с «Лицензирование удаленных рабочих столов» и «Узел сеансов удаленных рабочих столов».

- Щелкнуть Далее, в диалоговом меню согласиться с инсталляцией дополнительных компонентов.

Обратите внимание! В отдельных случаях на этапе выбора «Служб ролей» рекомендуется отметить пункт «Шлюз удаленных рабочих столов». Этот компонент позволит выполнить настройку RDP внутри HTTPS.

Возможные проблемы и их решение

При работе сервера могут случаться ошибки, которые зачастую становятся следствием неверно заданных параметров. Ниже будут рассмотрены наиболее частые проблемы и способы решения.

Запрет на подключение к серверу

При появлении сообщения о запрете на соединение рекомендуется повторно задать параметры домена, предоставив доступ другим пользователям. Еще следует проверить юзеров в группе «Пользователи удаленного рабочего стола».

Ошибка шифрования CredSSP

При появлении уведомления с упоминанием аббревиатуры CredSSP следует произвести обновление системы до последней версии, чтобы установился соответствующий компонент, отвечающий за безопасность.

Отсутствие серверов лицензирования удаленных рабочих столов

Проблемы с лицензированием зачастую появляются после 120 дней эксплуатации. Это свидетельствует о том, что закончился пробный период. Для нормализации работы следует удалить соответствующий компонент через реестр.

Пошаговое руководство:

- Нажатием Win + R открыть интерпретатор консоли и выполнить regedit.

- В появившемся окне перейти по пути HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerRCMGracePeriod.

- Кликнуть ПКМ по параметру L$RTMTIMEBOMB и удалить.

Важно! Если выполнение перечисленных действий не дало результатов, рекомендуется переустановить роли и компоненты.

Настройка Windows Server 2016 подразумевает выполнение множества действий, которые гарантируют нормальное функционирование терминального сервера. Нужно внимательно следовать всем инструкциям и перепроверять введенные данные, чтобы задать верную конфигурацию системы.

( 2 оценки, среднее 5 из 5 )

Table of Contents

- Introduction

- Prerequisites

- Install The Remote Desktop Roles

- Activate The RDS Licenses

- Activate Remote Desktop License Server

- RDS Rest Configuration

- See Also

Introduction

This is a comprehensive guide for installing RDS services to a Windows Server 2016. We will see in great detail how to enable the Remote Desktop Roles, Activate the RDS licenses and make the final configuration to make it work.

Prerequisites

- Remote Desktop Licensing

- Remote Desktop Session Host

At the following steps we proceed with the installation of the required roles.

Install The Remote Desktop Roles

From the Server Manager, select Manage — Add Roles and Features, to start the roles installation.

1. The Add Roles and Features Wizard opens, and we click

Next > to begin

2. Next we have to choose the installation type, we leave the default type {Role-based or feature-based installation}, and click

Next >

3. In the next step, we select the destination server that the role will be installed, for the needs of the post we have only one server, named

test with IP Address 10.0.1.4. Leave the default server and click

Next >

4. In the fourth step, we need to select the server roles, that will be installed in the server, select the

Remote Desktop Services, and click Next >, to continue.

5. In the features form, click Next >

6. At the next step, we have to select Next >

7. In the Remote Desktop Role Services, select from the Role services list the

Remote Desktop Licensing and the Remote Desktop Session Host roles and click

Next >

8. In the Confirm installation selections form, we confirm the Remote Desktop Services that will be installed and select

Install.

9. The installation progress finished, so we need to select the Close button and restart the Server to apply the changes.

Activate The RDS Licenses

After the roles are installed, we need to activate the RDS licenses. To do this we follow the next steps.

1. From the Server Manager, select Tools — Remote Desktop Licensing Manager

2. In the RD Licensing Manager windows, we can see the server test which is Not yet activated.

3. Right click on the server test and select Activate Server.

Activate Remote Desktop License Server

1. A new Activate Server Wizard starts, and to continue click Next >

2. At the Connection Method form, select Automatic connection (recommended), and click

Next >

3. Provide the requested company information and click Next >.

Note |

|---|

| This information are used by Microsoft if we need assistance. |

4. At the next form, we type some other optional information, like Email, OU, City, and click

Next >.

5. At the final step in the Activation Server Wizard, check the Start Install Licenses Wizard now

option and select Next >

6. Automatically the Install Licenses Wizard opens, and to proceed with the licenses installation we select

Next >

Note |

|---|

| In this part we must be sure that we have bought a valid RDS license. |

7. The next step is to select the license program that we will activate the RDS licenses.

| License Program | Format Of The License |

| License Pack (Retail Purchase) | The format of the license code is 5 sets of 5 alphanumeric digits, 25 |

| Open License | For this type of license we need an authorization number of 15 alphanumeric digits and a license number of 8 numeric digits. |

| Enterprise Agreement |

For all these six License Programs, the enrollment number is 7 number digits. |

| Campus Agreement | |

| School Agreement | |

| Services Provider License Agreement | |

| Other Agreement | |

| Select Plus License |

8. In this post, we activate an Open License, for that reason we selected on the previous step (7) as licensed program {Open License}, type the

Authorization and License numbers and click

Next > to continue.

9. In the Product Version and License Type form, select Windows Server 2016 and RDS Per User CAL and type into the Quantity field the number of the licenses that will be activated, and click

Next >

10. We have successfully installed the licenses, and we select Finish to close the Install Licenses Wizard.

RDS Rest Configuration

The last step for the RDS activation is to make two changes to the Windows Group Policies.

1. Open the Run -> type gpedit.msc and click OK.

2. Move to the path {Computer Configuration Administrative Templates Windows Components Remote Desktop Services Remote Desktop Session Host Licensing} and make the following changes :

2a. In the Use the specified Remote Desktop license servers setting

Select the value Enabled, type the local server IP, e.g.

10.0.1.4, and click OK

2b. The second change we must do is on the Set the Remote Desktop licensing mode setting

In this setting we select Enabled and also from the Options:, choose the

Per User licensing mode and click OK.

3. The final of all the steps is to confirm that the licenses are activated. We can do this from the

Server Manager — Tools —Remote Desktop Services —

Remote Desktop Licensing Diagnoser

4. The Remote Desktop Licensing Diagnoser opens and we can see that the licenses are activated.

See Also

- License your RDS deployment with client access licenses (CALs)

- Activate the Remote Desktop Services license server

- Install RDS client access licenses on the Remote Desktop license server

- Remote Desktop Services

- Remote Desktop Services Overview