После того, как установлен и настроен основной контроллер домена, а также установлен и настроен DHCP-сервер, следует установить и настроить второй, дополнительный контроллер домена. Это необходимо для того, чтобы в случае потери связи или выхода из строя первого контроллера домена, добавочный контроллер домена смог обрабатывать запросы пользователей. Тогда работа в сети будет безостановочной, в случае проблем одного из контроллеров, второй будет выполнять все те же функции.

Установка и настройка второго контроллера домена.

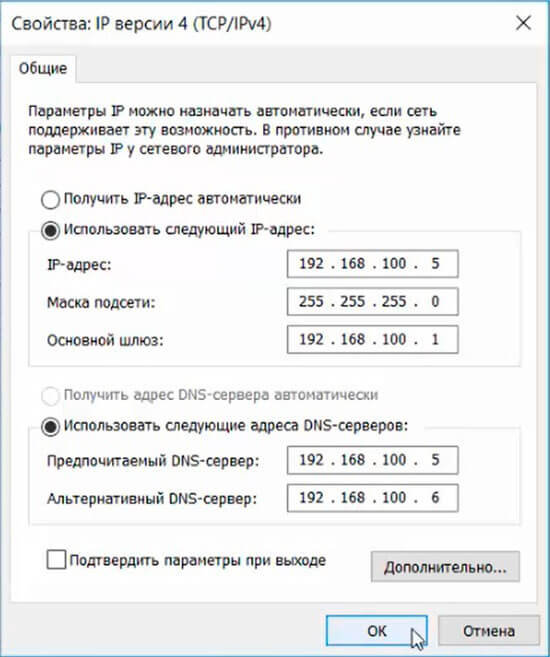

1. На первом контроллере домена открываем сетевые настройки первого сервера. Для этого в поле поиска набираем ncpa.cpl. Далее выбираем нужный сетевой интерфейс, правый клик — «Свойства — IP версии 4(TCP/IPv4). — Свойства». В поле альтернативный интерфейс, вписываем IP-адрес добавочного контроллера домена (в данном случае 192.168.100.6).

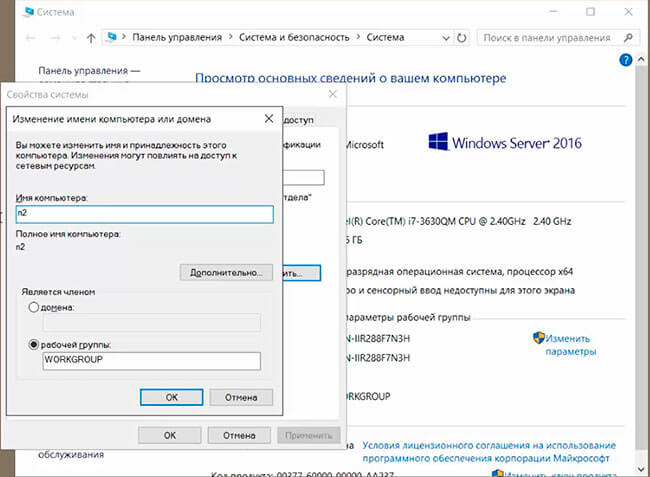

2. Затем переходим на второй сервер и задаём имя будущему серверу: «Этот компьютер — Свойства — Изменить параметры — Изменить». В поле «Имя компьютера» задаём имя серверу, далее «ОК». Потребуется перезагрузка компьютера, соглашаемся.

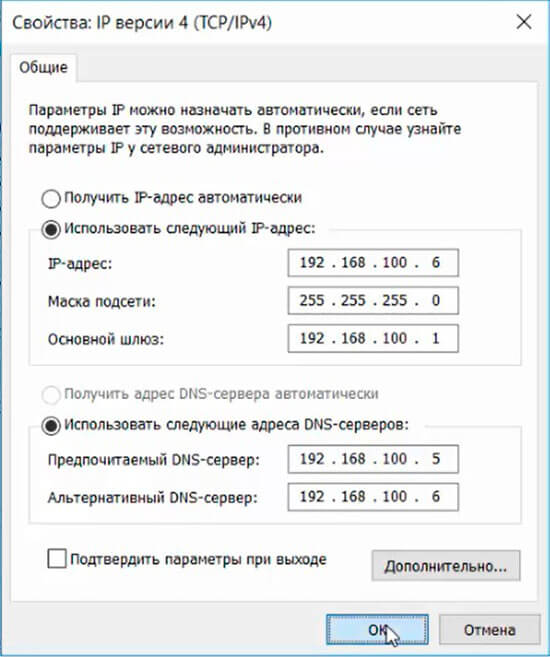

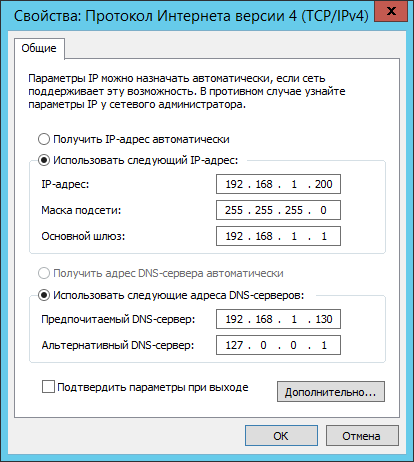

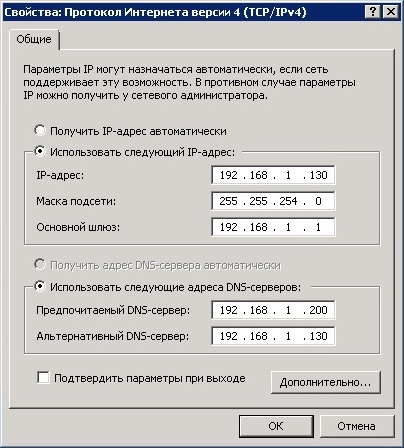

3. После перезагрузки переходим к настройке сетевого интерфейса. Для этого в поле поиск пишем ncpa.cpl. Выбираем нужный интерфейс, правый клик — «Свойства — IP версии 4(TCP/IPv4). — Свойства». В открывшемся окне заполняем поля:

- IP-адрес: IP-адрес сервера (например, 192.168.100.6)

- Маска подсети: например, 255.255.255.0 (маска 24 бит)

- Основной шлюз: например, 192.168.100.1

- Предпочитаемый DNS-сервер: IP-адрес первого сервера (например, 192.168.100.5)

- Альтернативный DNS-сервер: IP-адрес второго сервера (например, 192.168.100.6)

Затем нажимаем «ОК».

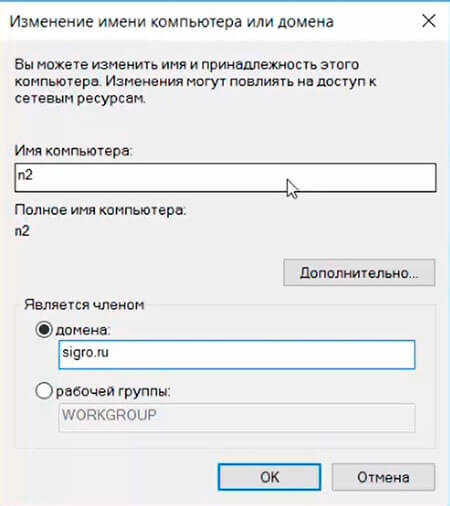

4. Добавляем в домен новый сервер. Для этого выбираем «Этот компьютер — Свойства — Изменить параметры — Изменить». Ставим чекбокс «Является членом домена» и вписываем имя домена. Затем «ОК».

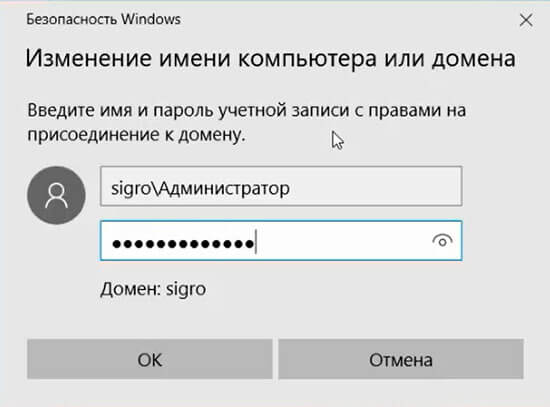

5. В диалоге «Изменение имени компьютера или домена» вводим имя пользователя домена с административными правами (пользователь должен иметь возможность добавлять компьютеры в домен), далее «ОК».

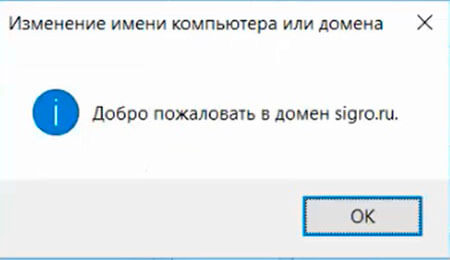

6. При успешной операции появится надпись «Добро пожаловать в домен…». Нажимаем «ОК».

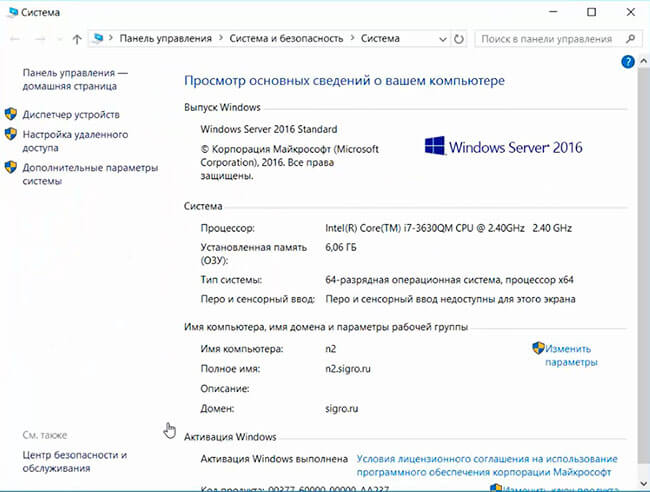

7. После перезагрузки компьютера в окне «Просмотр основных сведений о вашем компьютере» можно проверить напротив «Полное имя», что компьютер вошел в состав домена.

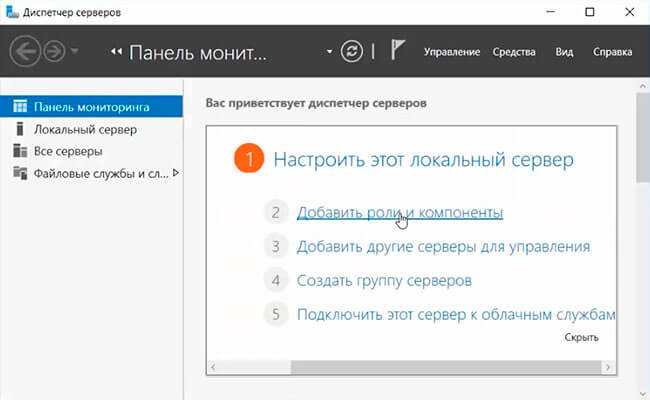

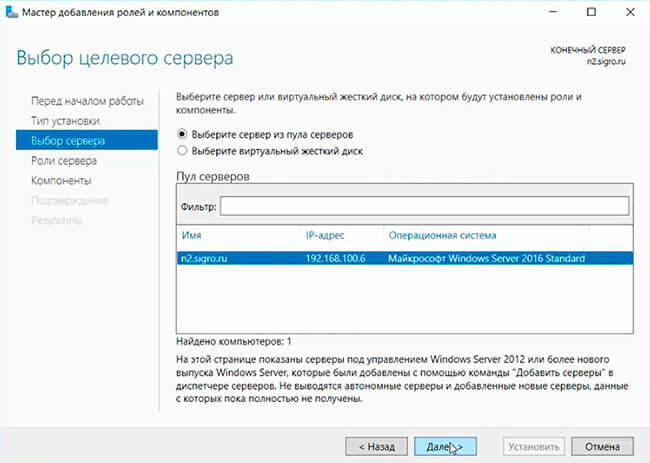

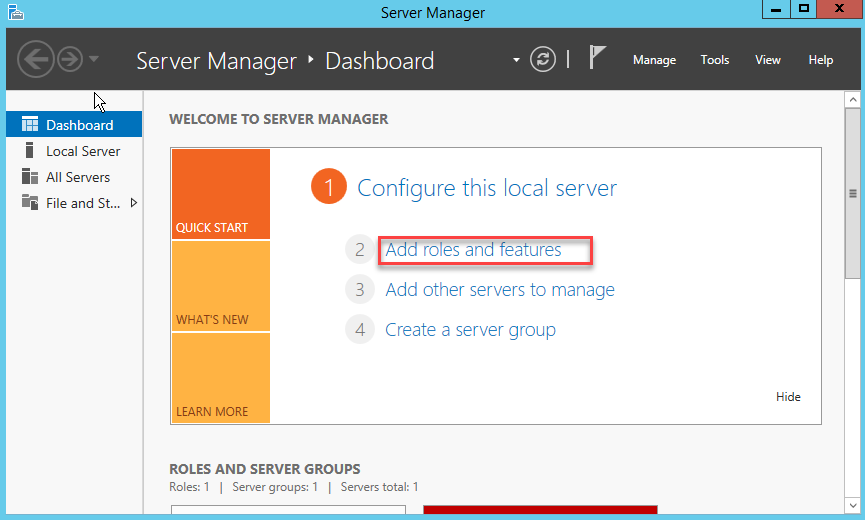

8. На этом подготовительный этап закончен, пора устанавливать необходимые роли на сервер. Для этого открываем «Диспетчер серверов» — «Добавить роли и компоненты». Необходимо установить DNS-сервер, Доменные службы Active Directory, DHCP-сервер.

9. Читаем информацию в окне «Перед началом работы», нажимаем «Далее». В следующем окне «Выбор типа установки» оставляем чекбокс «Установка ролей или компонентов» по умолчанию, снова «Далее». Выбираем наш сервер из пула серверов, затем «Далее».

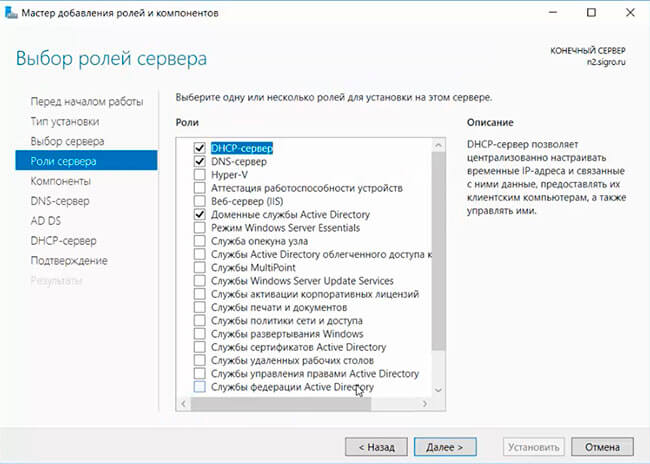

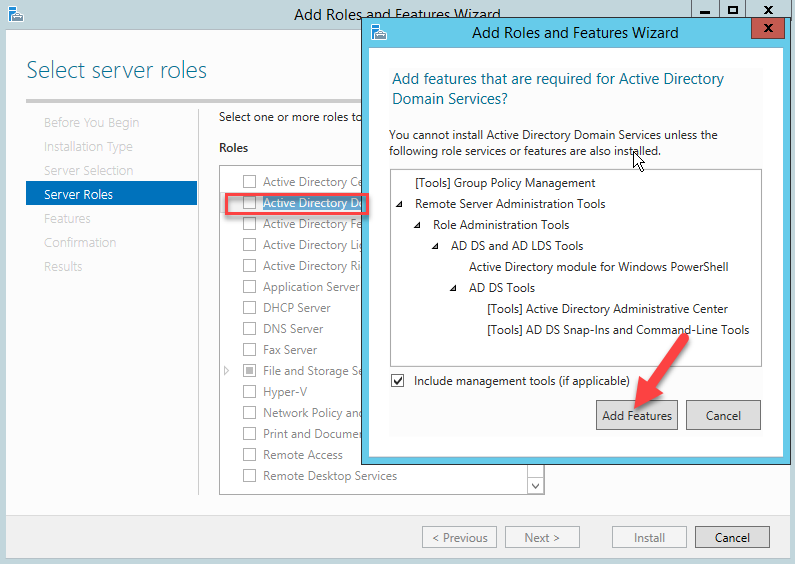

10. В окне «Выбор ролей сервера» выбираем DNS-сервер, Доменные службы Active Directory, DHCP-сервер. При добавлении роли будет появляться предупреждение, например «Добавить компоненты, необходимые для DHCP-сервер». Нажимаем «Добавить компоненты». После выбора нужных ролей нажимаем «Далее».

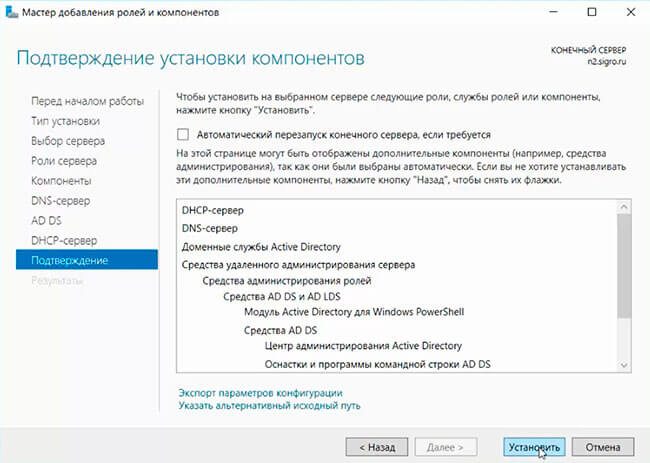

11. В новом окне «Выбор компонентов» игнорируем «Выберите один или несколько компонентов для установки на этом сервере», нажимаем Далее. В следующем окне «DHCP-сервер» читаем на что обратить внимание при установке DHCP-сервера, затем «Далее». В новом окне «Подтверждение установки» проверяем выбранные роли, нажимаем «Установить».

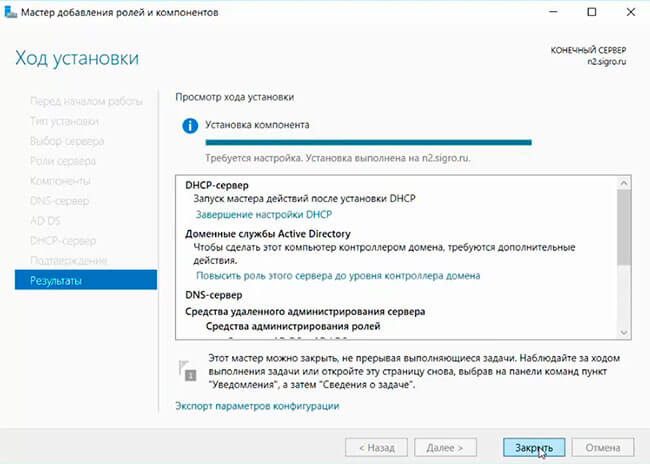

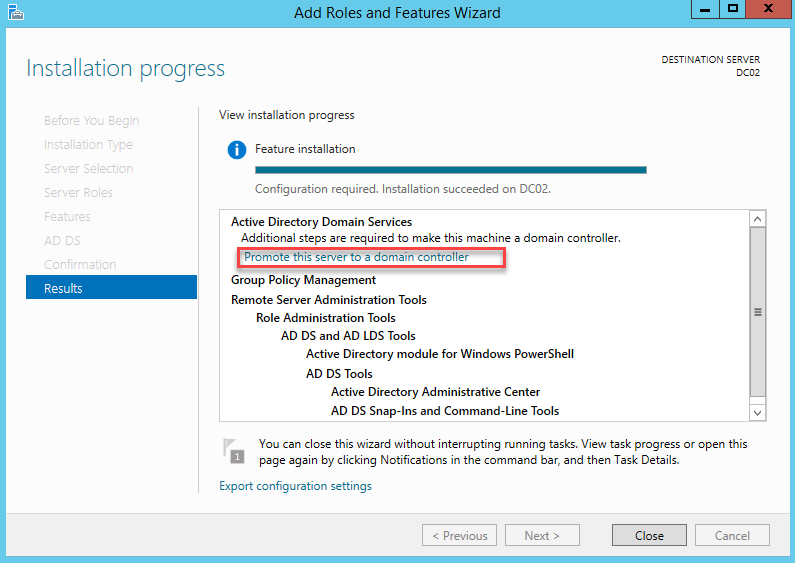

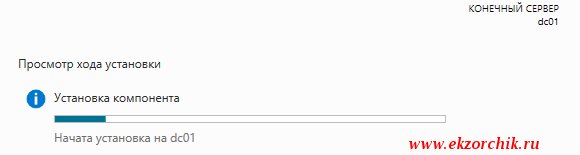

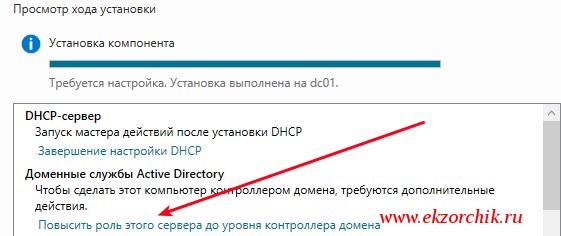

12. Появится окно с ходом установки выбранных компонентов. Данное окно можно закрыть, оно на процесс установки уже не влияет.

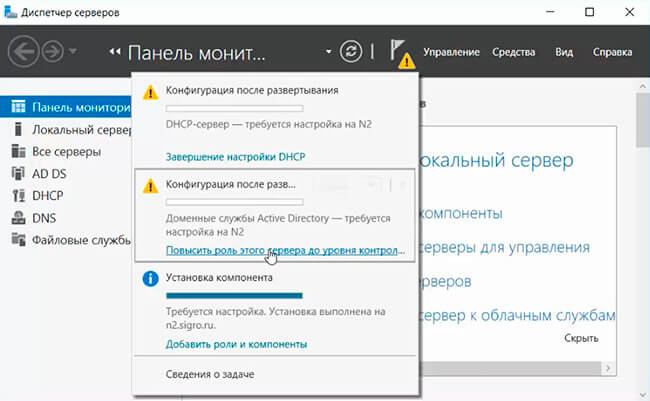

13. После того, как установятся выбранные компоненты, в «Диспетчер серверов» нажимаем значок предупреждения в виде восклицательного знака, выбираем «Повысить роль этого сервера до уровня контроллера домена».

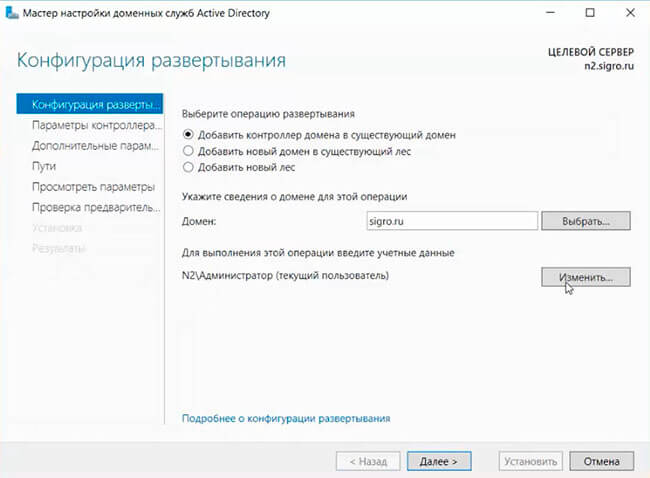

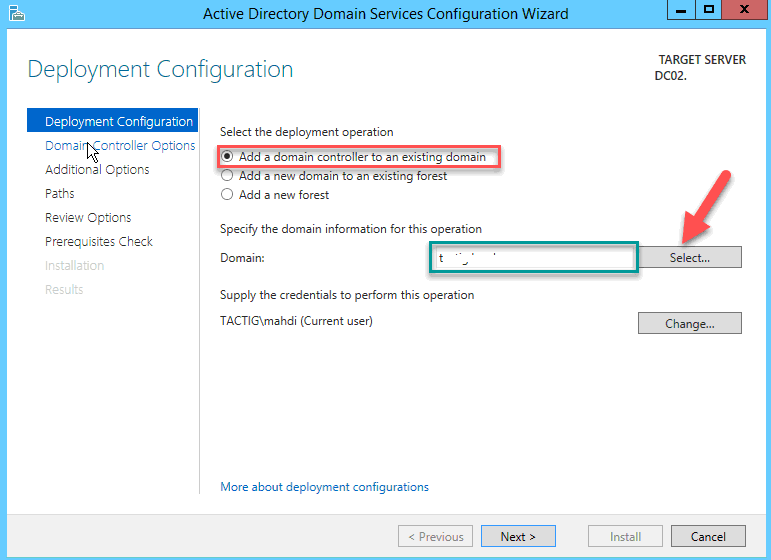

14. Появится «Мастер настройки доменных служб Active Directory». В окне «Конфигурация развертывания» оставляем по умолчанию чекбокс «Добавить контроллер домена в существующий домен», проверяем название домена в поле «Домен». Напротив поля (текущий пользователь) нажимаем кнопку «Изменить».

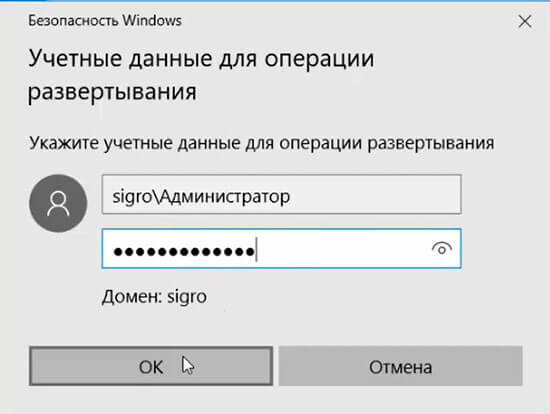

15. Вводим логин и пароль пользователя в домене с административными правами. Нажимаем «ОК». Затем «Далее».

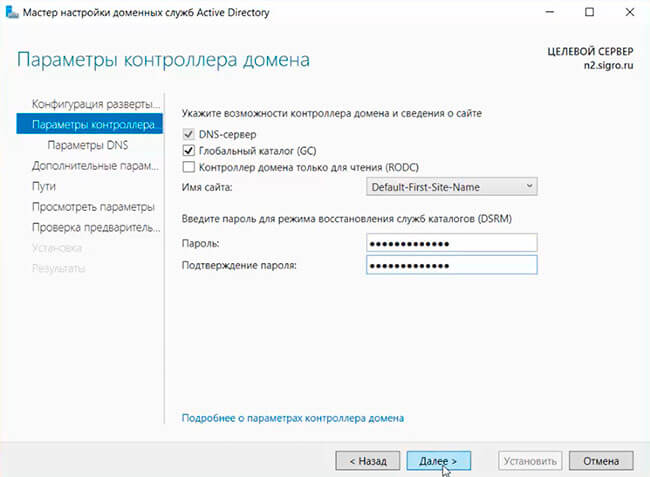

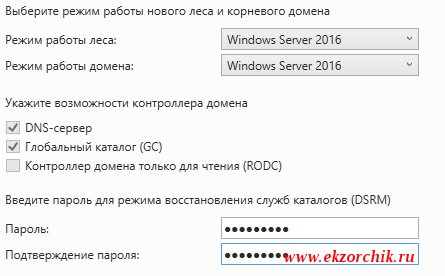

16. В окне «Параметры контроллера домена» вводим парль для режима восстановления служб каталогов (DSRM), снова «Далее».

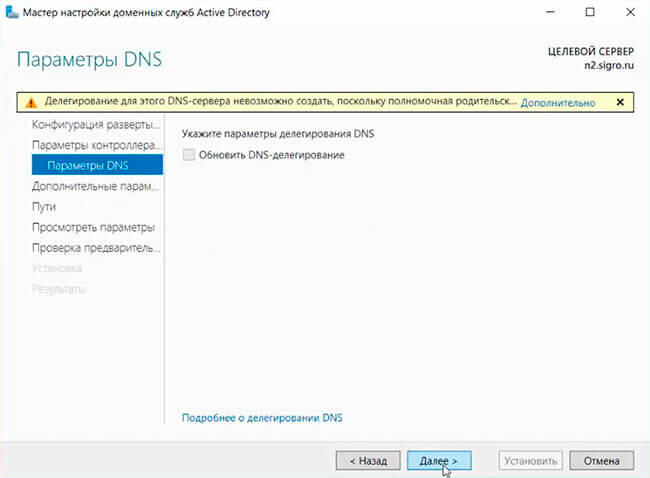

17. В окне «Параметры DNS» игнорируем предупреждение о том, что делегирование для этого DNS-сервера невозможно создать, поскольку полномочная родительская зона не найдена», просто жмем «Далее».

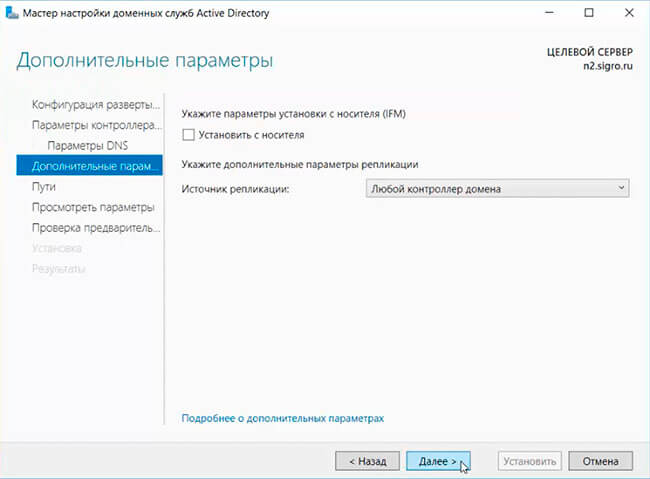

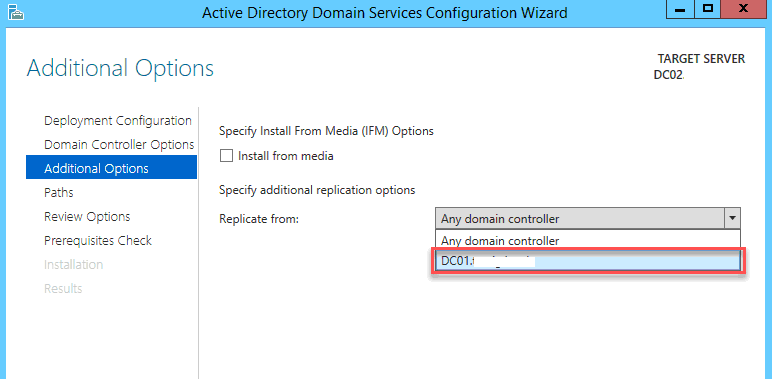

18. В окне «Дополнительные параметры» источник репликации оставляем «Любой контроллер домена», снова «Далее».

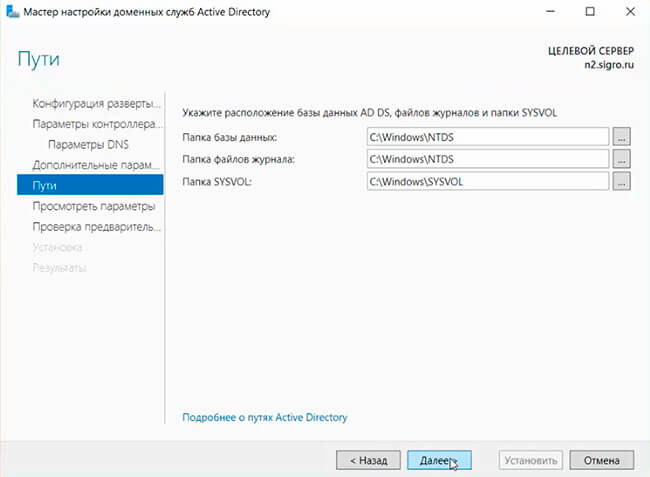

19. Расположение базы данных AD DS, файлов журналов и папки SYSVOL оставляем по умолчанию, нажимаем «Далее».

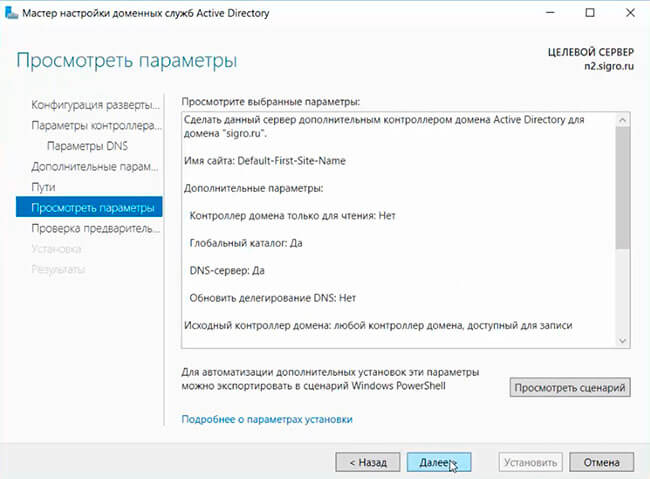

20. Просматриваем параметры, настроенные в «Мастер настройки доменных служб Active Directory», затем «Далее».

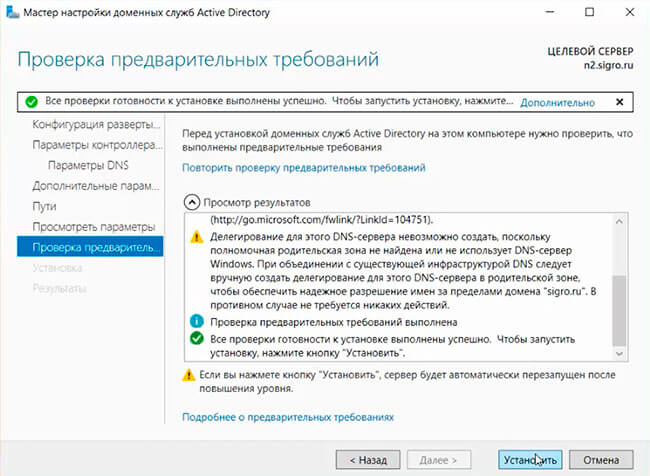

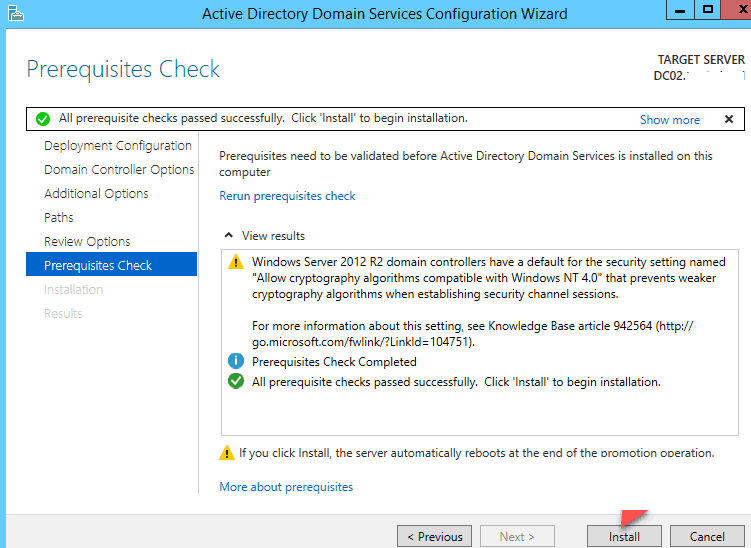

21. В окне «Проверка предварительных требований» проверяем, что появился зеленый чекбокс. Таким образом все проверки готовности к установке выполнены успешно. Нажимаем «Установить».

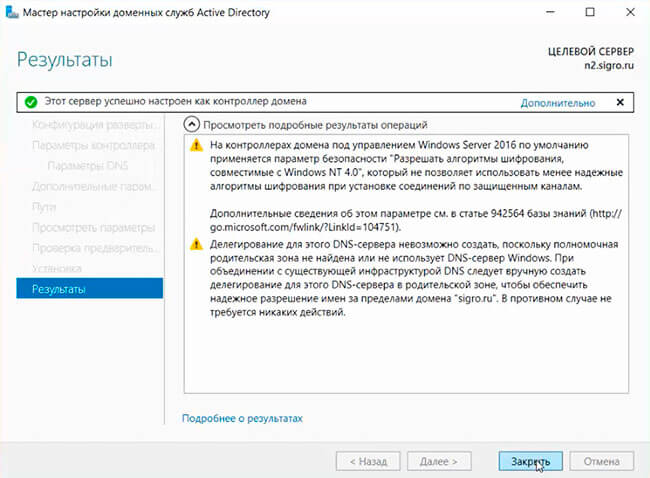

22. В следующем окне читаем, что «Этот сервер успешно настроен как контроллер домена». Читаем предупреждения, нажимаем «Закрыть».

23. Пришло время проверить работоспособность Доменных служб Active Directory и DNS-сервера. Для этого открываем «Диспетчер серверов».

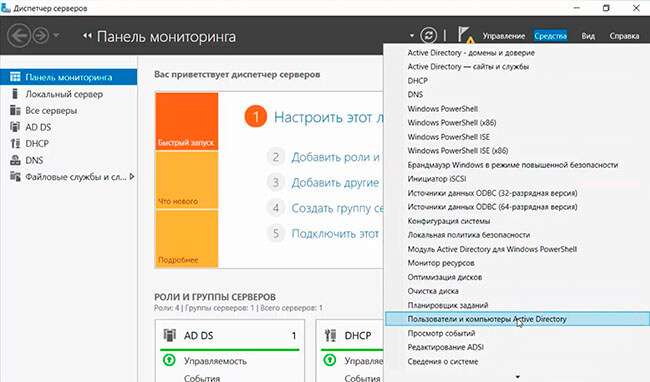

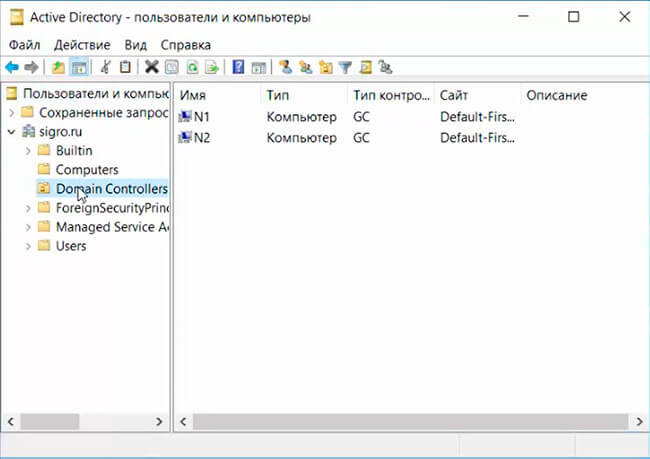

24. Выбираем «Средства» — «Пользователи и компьютеры Active Directory».

25. Открываем наш домен и раскрываем подразделение «Domain Controllers». В окне напротив проверяем наличие второго сервера как контроллера домена.

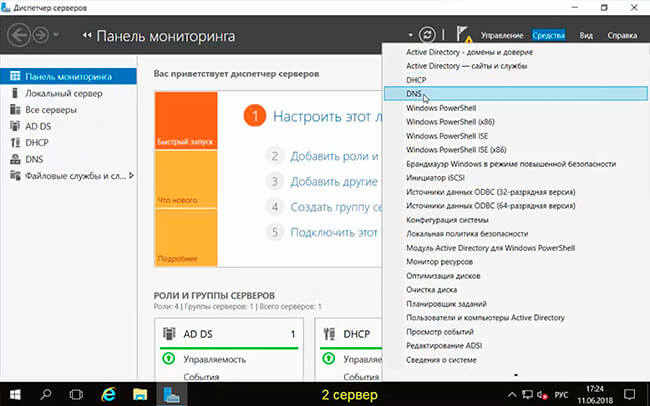

26. Далее в «Диспетчер серверов» выбираем «Средства» — «DNS».

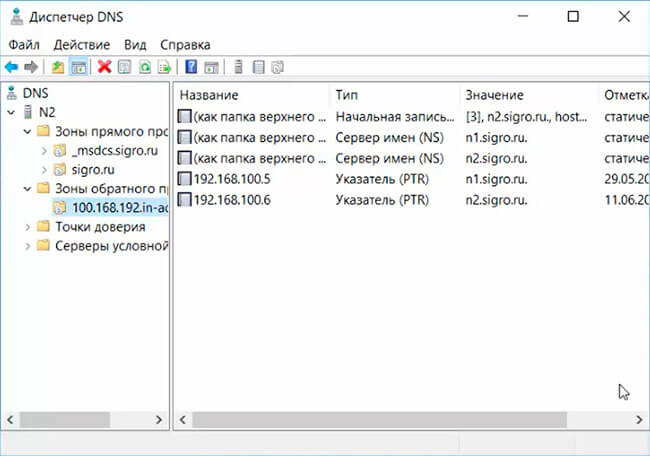

27. Проверяем наличие IP-адреса второго сервера в зоне прямого и в зоне обратного просмотра.

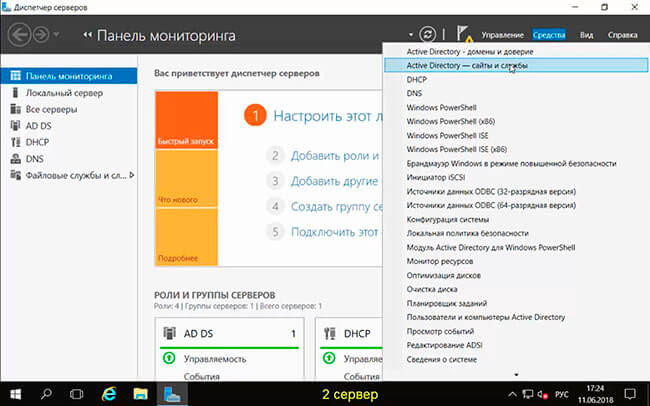

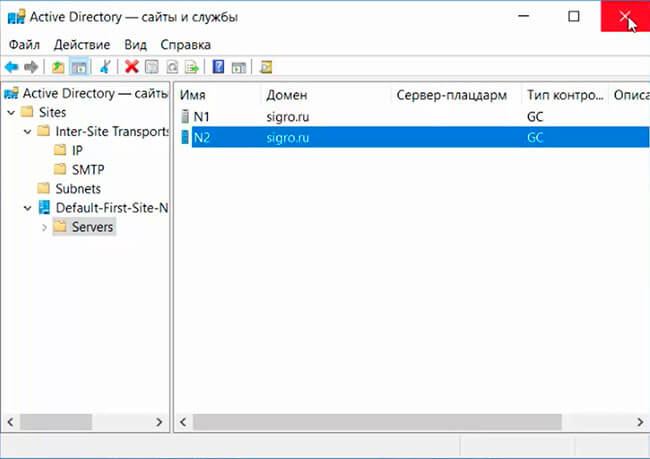

28. Затем выбираем «Active Directory — сайты и службы».

29. Раскрываем дерево «Active Directory — сайты». Проверяем наличие второго контроллера домена напротив «Servers».

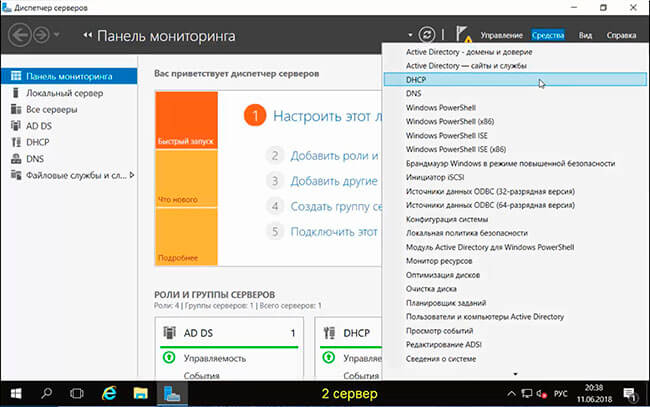

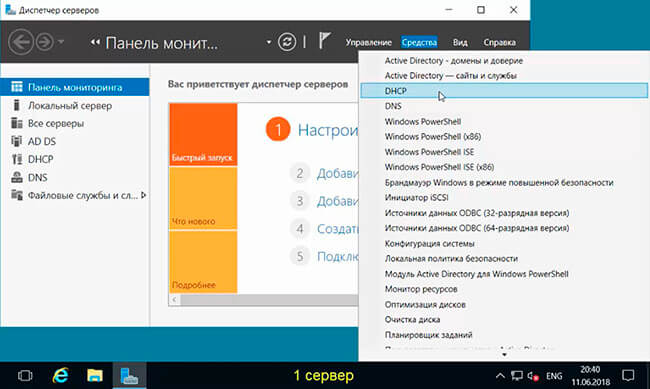

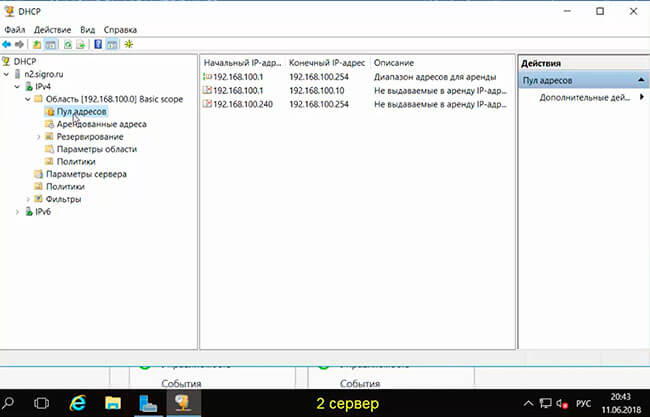

30. Пришло время настроить DHCP-сервер. Для этого на втором сервере выбираем в «Диспетчер серверов» — «Средства» — «DHCP».

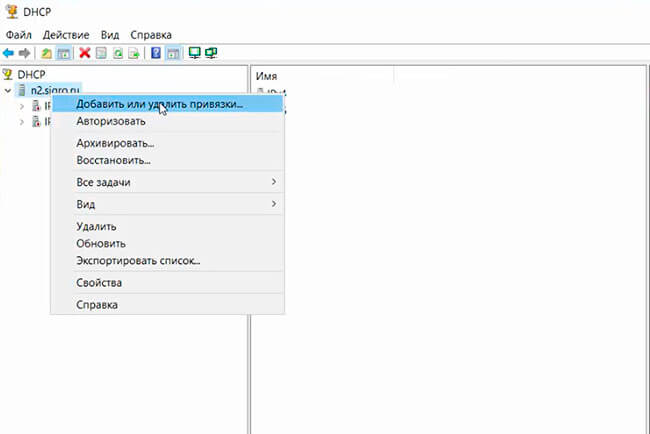

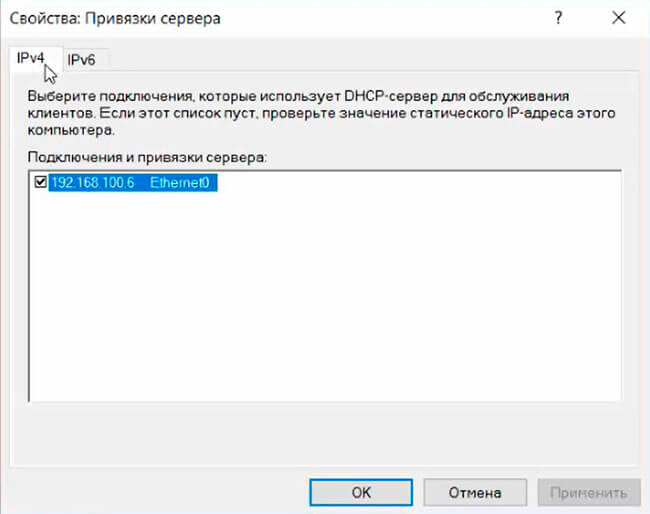

31. Выбираем добавочный сервер, правой клавишей мыши — «Добавить или удалить привязки».

32. Проверяем настройку сетевого интерфейса, через который будут обслуживать DHCP-клиенты на втором сервере.

33. Объединяем два DHCP-сервера. Конфигурация высокой доступности, режим балансировка высокой нагрузки. Распределяем нагрузку на сервера 50×50. Для настройки на первом сервере, где установлен и настроен DHCP-сервер, выбираем «Диспетчер серверов» — «Средства» — «DHCP».

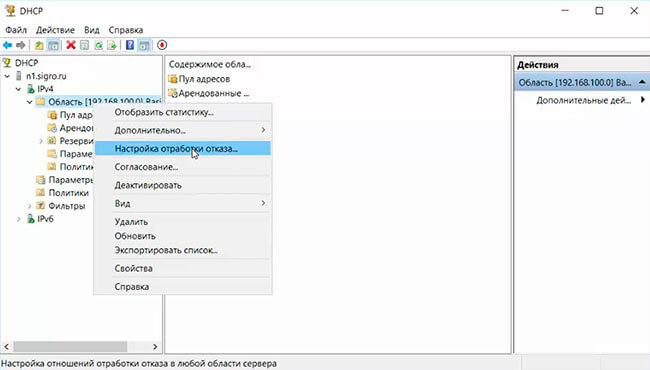

34. Правый клик на созданную в DHCP-сервере область, далее «Настройка отработки отказа…».

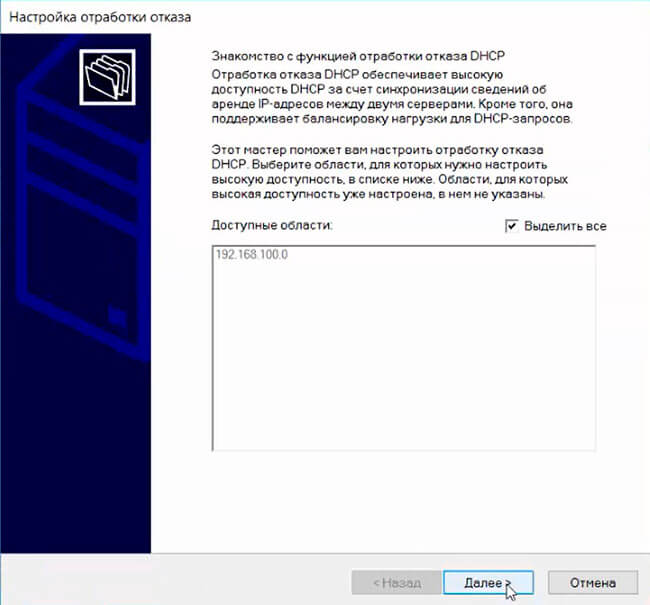

35. Появится мастер «Настройка отработки отказа», затем «Далее».

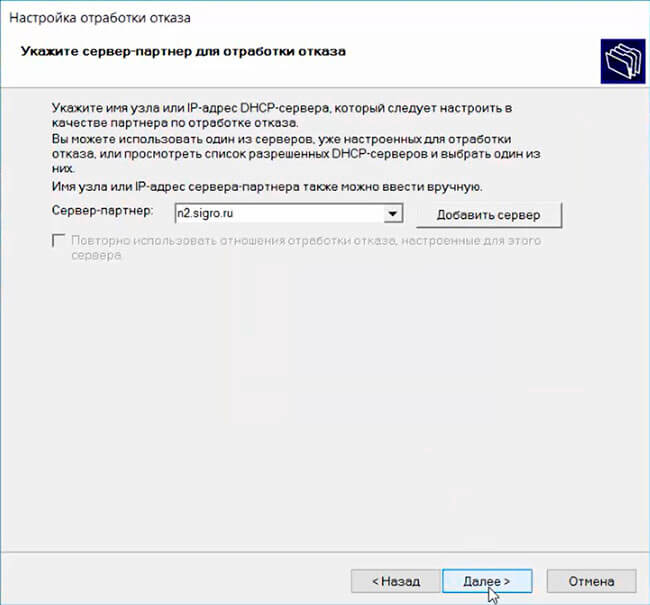

36. Указываем сервер-партнер для отработки отказа. Для этого в поле «Сервер партнер» с помощью кнопки «Добавить сервер» добавляем второй (дополнительный) сервер, на котором развернута роль DHCP-сервер. Затем нажимаем «Далее».

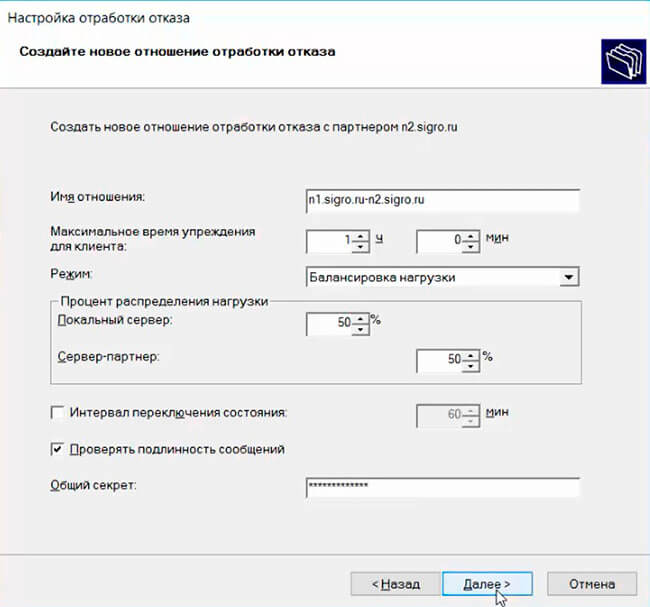

37. В поле «Общий секрет» вписываем пароль. Остальные настройки можно оставить по умолчанию, в том числе процент распределения нагрузки Локальный сервер — Сервер партнер — 50% на 50%. Снова «Далее».

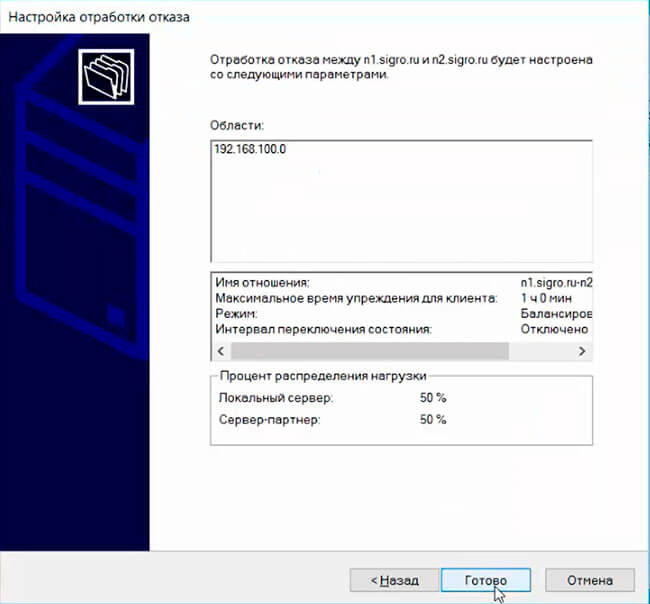

38. Проверяем параметры настройки отработки отказа между первым сервером и дополнительным сервером. Нажимаем «Готово».

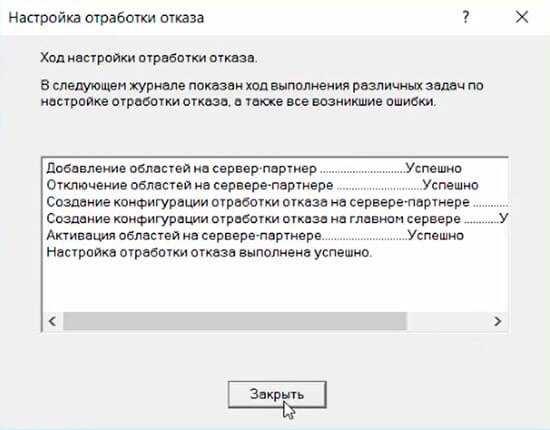

39. Смотрим в ходе настройки отработки отказа, чтобы все было «Успешно» и закрываем мастер.

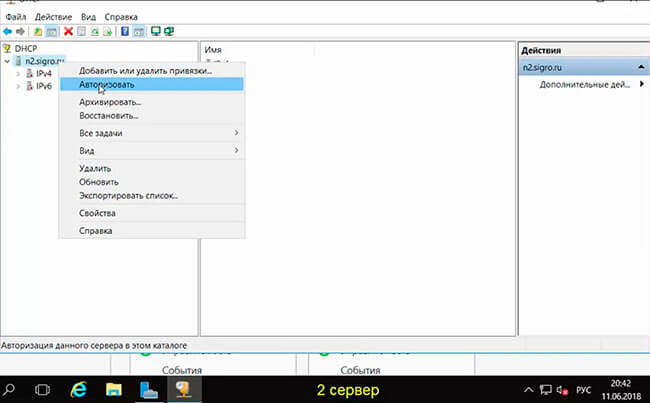

40. Открываем второй сервер. «Диспетчер серверов» — «Средства» — «Авторизовать».

41. Проверяем «Пул адресов». Будет произведена синхронизация DHCP-серверов.

На этом процесс установки и настройки Active Directory, DHCP, DNS закончен. Посмотреть, что и как делать, можно здесь:

Читайте также:

- Установка DNS и Active Directory — Windows Server 2016

- Установка и настройка DHCP — Windows Server 2016

- Ввод компьютера в домен — Windows Server 2016

- Создание и удаление пользователя, восстановление из корзины — Windows Server 2016

- Переименование учётной записи администратора домена — Windows Server 2016

- Windows server 2019 — установка и настройка Active Directory, DNS, DHCP

Как вы знаете, службы Active Directory Domain Services (AD DS) устанавливаются на сервере, который называется контроллер домена (DC). В активный каталог домена AD можно добавить десятки дополнительных контроллеров для балансировки нагрузки, отказоустойчивости, уменьшения нагрузки на WAN каналы и т.д. Все контроллеры домена должны содержать одинаковую базу учетных записей пользователей, учетных записей компьютеров, групп и других объектов LDAP каталога.

Для корректной работы всем контроллерам домена необходимо синхронизироваться и копировать информацию между собой. Когда вы добавляете новый контроллер домена в существующий домен, контроллеры домена должны автоматически синхронизировать данные между собой. Если новый контроллер домена и существующий DC находятся в одном сайте, они могут легко реплицировать данные между собой. Если новый DC находится на удаленном сайте, то автоматическая репликация не так эффективна. Поскольку репликация будет идти через медленные (WAN каналы), которые как правило стоят дорого и скорость передачи данных по ним не велика.

В этой статье мы покажем, как добавить дополнительный контроллер домена в существующий домен Active Directory (Установка домена AD на примере Windows 2016).

- Добавление дополнительного контроллера домена в существующий домен AD

- Настройка дополнительного контроллера домена

- Настройка репликации между новым и имеющимся контроллером домена

Содержание:

Добавление дополнительного контроллера домена в существующий домен AD

Прежде всего, нам нужно установить роль Active Directory Domain Services на сервере, который будет новым DC.

Установка роли ADDS

Прежде всего, откройте консоль Server Manager. Когда откроется Server Manager, нажмите «Add roles and features», чтобы открыть консоль установки ролей сервера.

Пропустите страницу «Before you Begin». Выберите «Role-based or featured-based installation» нажмите кнопку «Next». На странице «Server Selection» снова нажмите кнопку «Next».

Выберите роль Active Directory Domain Services. В открывшемся окне нажмите кнопку «Add Features», чтобы добавить необходимые инструменты управления Active Directory Management Tools.

Когда процесс установки будет завершен, перезагрузите сервер, войдите в систему под администратором и выполните следующие действия.

Настройка дополнительного контроллера домена

Теперь в мастере установки ролей нажмите ссылку «Promote this server to a domain controller».

Выберите «Add a domain controller to an existing domain», ниже укажите имя вашего домена AD. Если вы авторизованы под обычным пользователем, вы можете изменить учетные данные на администратора домена. Нажмите кнопку «Select», откроется новое окно, выберите имя вашего домена и нажмите «Ok», затем «Next».

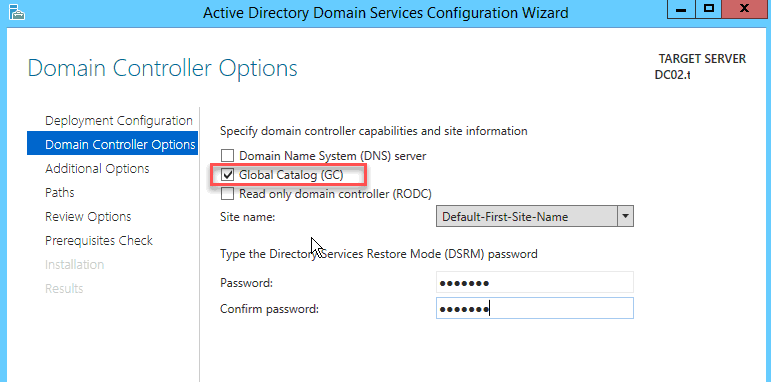

На странице Domain Controller Options, можно выбрать, что нужно установить роль DNS-сервера на вашем DC. Также выберите роль Global Catalog. Введите пароль администратора для режима DSRM и подтвердите его, затем нажмите кнопку «Next».

На странице Additional options укажите сервер, с которым вы хотите выполнить первоначальную репликацию базы Active Directory ( с указанного сервера будет скопирована схема и все объекты каталога AD). Вы можете сделать снимок (snapshot) текущего состояния Active Directory на одном из контроллеров домена и применить его на новой машине. После этого база AD этого сервера будет представлять собой точную копию имеющегося контроллера домена. Подробнее о функции Install From Media (IFM) – установки нового DC с носителя в одной из следующих статей (https://vmblog.ru/razvertyvanie-kontrollera-domena-s-pomoshhyu-install-from-media-ifm/):

На страницах «Paths and Review options» нам ничего не придется настраивать, пропустите их, нажав кнопку «Next». На странице «Prerequisite», если вы видите какую-либо ошибку, проверьте и выполните все указанные требования, затем нажмите кнопку «Install».

Настройка репликации между новым и имеющимся контроллером домена

Мы почти закончили, теперь проверим и запустим репликацию между первичным DC (DC01.vmblog.ru) и новым DC (DC02.vmblog.ru). При копировании информации между этими двумя контроллерами домена данные базы Active Directory будут скопированы из DC01.vmblog.ru в DC02.vmblog.ru. После завершения процесса все данные корневого контроллера домена появятся на новом контроллере домена.

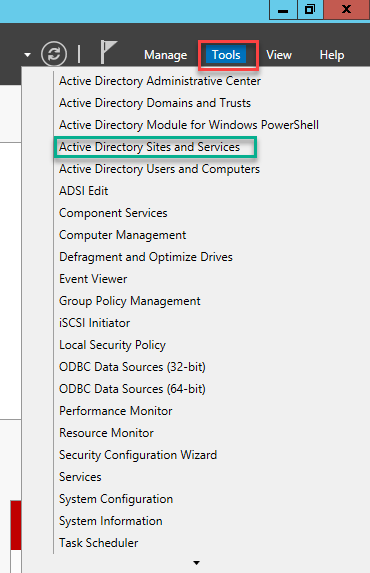

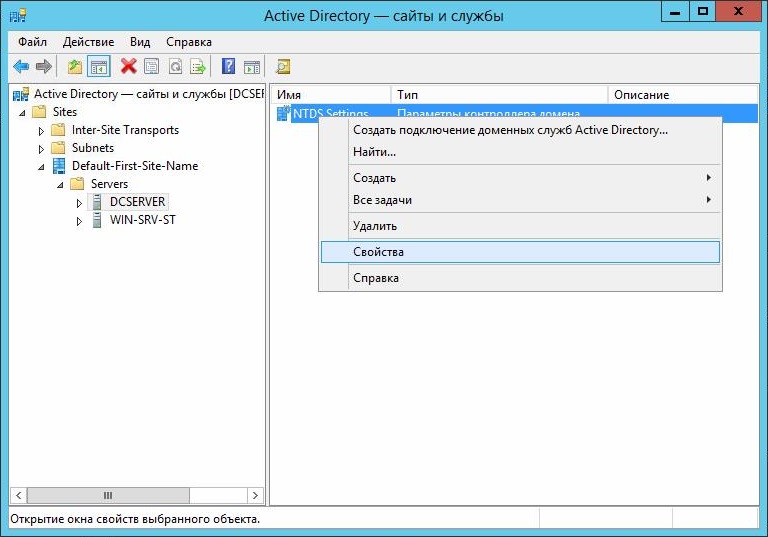

В «Server Manager» выберите вкладку «Tools» затем пункт «Active directory sites and services».

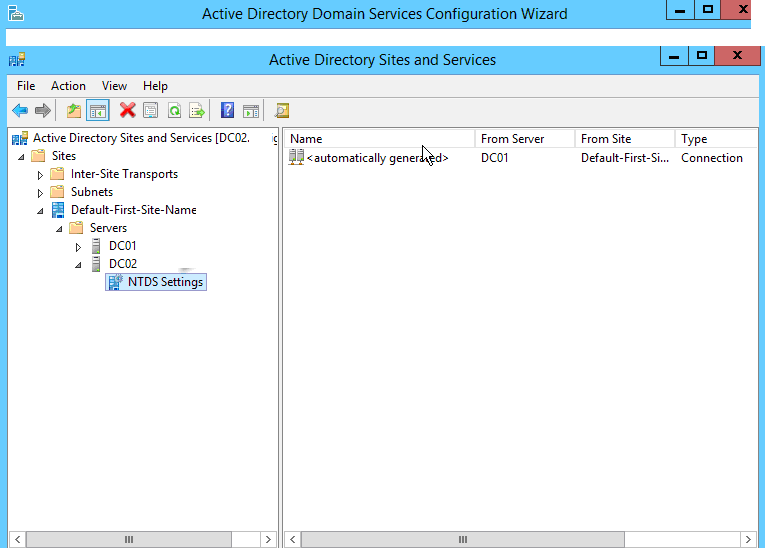

В левой панели разверните вкладку Sites -> Default-First-Site-Name -> Servers. Оба новых DC находятся в одном сайте AD (это подразумевает, что они находятся в одной подсети, либо сетях, соединенных высокоскоростным каналом связи). Затем выберите имя текущего сервера, на котором вы сейчас работаете, затем нажмите «NTDS Settings». В моем случае DC01 является корневым контроллером домена, в данный момент консоль запущена на DC02, который будет дополнительным контроллером домена.

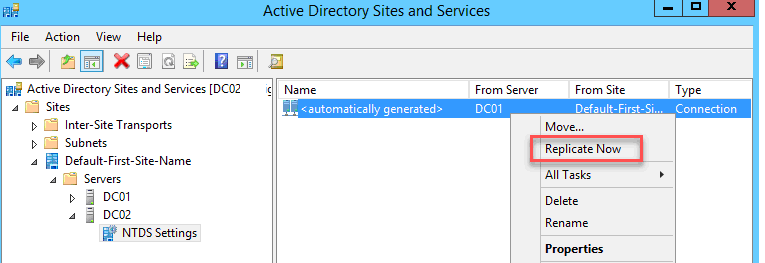

Щелкните правой кнопкой мыши по элементу с именем «automatically generated». Нажмите «Replicate now». Появится предупреждение о запуске репликации между корневым контроллером домена и новым контроллером домена.

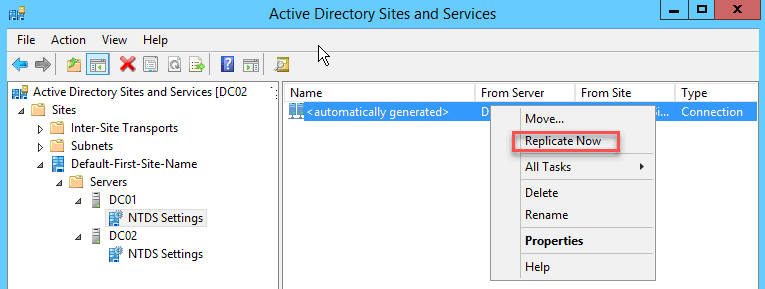

Сделайте то же самое для DC01. Разверните вкладку DC01 и нажмите «NTDS Settings». Щелкните правой кнопкой мыши на «automatically generated», затем нажмите «Replicate now». Оба сервера реплицируются друг с другом, и все содержимое DC01 будет скопировано в DC02.

Итак, мы закончили! Вы успешно добавили новый DC и принудительно запустили репликацию между двумя контроллерами домена.

Добавление второго контроллера домена AD является основой вашей сети. Это связано со всем! Таким образом, имеет смысл, что вы хотите, чтобы это было как можно более избыточным. В Windows Server 2016 создание вторичного контроллера домена настолько просто, что у вас действительно нет причин не делать этого. Можете ли вы представить себе восстановление своего каталога после сбоя оборудования одного сервера, когда у вас есть 100 учетных записей пользователей и компьютеров, которые являются частью домена, который только что вышел из строя? Как насчет 1000 или даже 10000 пользователей? Это может занять несколько недель и вы, вероятно, никогда не получите его в том же состоянии, как это было раньше. Кроме того, несмотря на то, что вы застряли в середине этого простоя, у вас будут возникать всевозможные проблемы в вашей сети, поскольку ваши учетные записи пользователей и компьютеров зависят от AD, который затем будет отключен. Вот предпосылки, к созданию второго сервера в вашей сети и присоединения его к существующему домену, который работает на основном контроллере домена, чтобы создать резервный, вторичный контроллер домена. Чем больше ваша сеть, тем больше у вас будет серверов — контроллеров домена.

Pc360 – передача ролей контроллера домена на windows server 2021.

В предыдущих статьях:

— подключение и установка сервера;

— настройка контроллера домена.

Задача состоит в передаче ролей c основного контроллера домена Windows Server 2008 с Active Directory (AD) на резервный контроллер домена Windows Server 2021. Резервный контроллер домена (DCSERVER) должен стать основным, а тот, который сейчас основной (WIN-SRV-ST) должен стать резервным и в перспективе демонтироваться. Все действия выполняются на резервном сервере DCSERVER. Оба сервера работоспособны и «видят» друг друга.

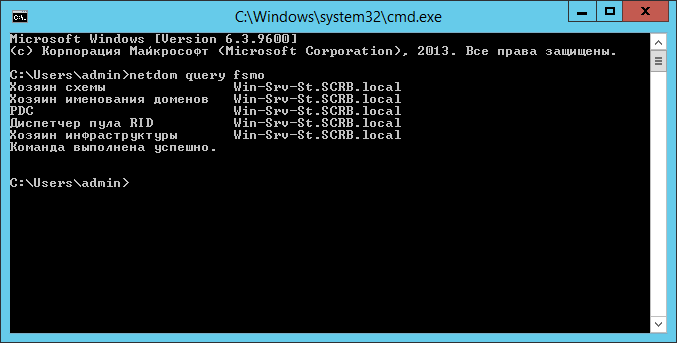

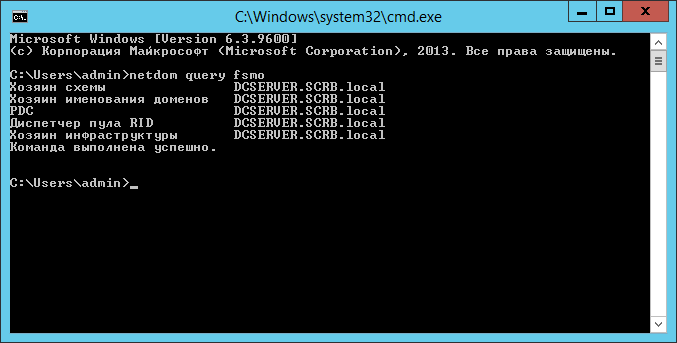

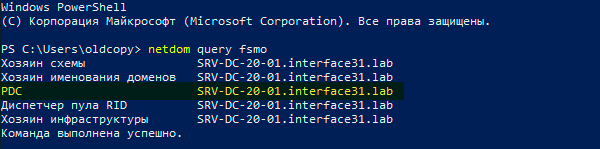

Перед началом передачи ролей необходимо проверить, какой из серверов является хозяином ролей. Для этого вызываем командную строку Win R >> cmd и вводим команду:

netdom query fsmo – запрос на определение хозяина ролей FSMO

По результату выполнения команды видно, что хозяин всех ролей контроллер домена, который у нас называется Win-srv-st, он сейчас основной.

Краткая справка:

FSMO (англ. Flexible single-master operations — «операции с одним исполнителем») — типы выполняемых контроллерами домена AD операций, требующие обязательной уникальности сервера, выполняющего данные операции (wiki). Это значит, что данные роли могут быть только на одном контроллере домена.

Хозяин схемы (Schema Master) – отвечает за возможность изменения существующей схемы AD (например добавление Exchange и тп.)

Хозяин именования доменов (Domain Naming Master) – добавляет/убавляет домены (если их несколько в одном лесу).

PDC (Primary Domain Controller Emulator) — эмулятор основного контроллера домена. Отвечает за смену паролей их репликацию, изменение групповой политики, синхронизацию время и совместимость с ранними версиями Windows.

Диспетчер пула RID (Relative ID Master) – создает ID для каждого объекта AD.

Хозяин инфраструктуры (Infrastructure Master) – передает информацию об объектах AD между другими контроллерами домена (например, когда пользователи из одного домена попали в соседний).

Есть еще одна очень важная роль – Global Catalog (GC) – хотя она не является FSMO т.к. её держателем могут быть несколько DC одновременно, без неё невозможно нормальное функционирование домена и его служб. GC хранит у себя копии всех объектов AD и частичные реплики других доменов леса. Он позволяет находить пользователям и приложениям объекты в любом домене существующего леса, отвечает за проверку подлинности имени пользователя, предоставляет сведения о членстве пользователя в универсальных группах, может общаться с другим доменным лесом.

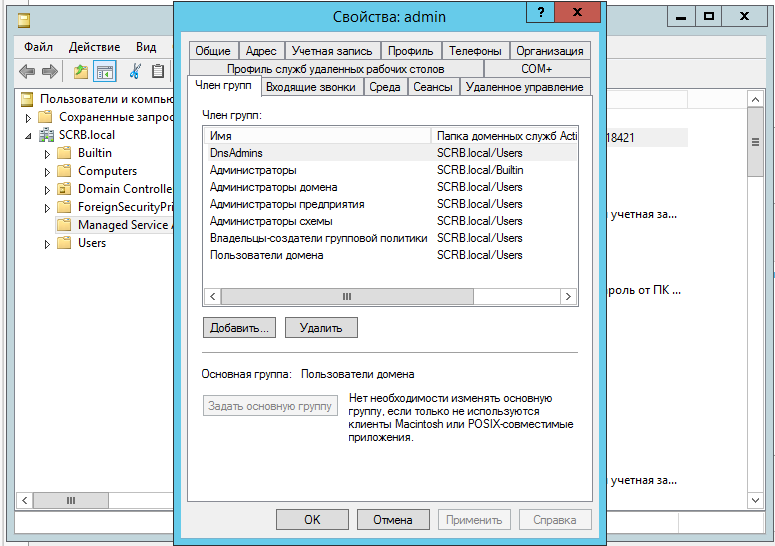

Далее, смотрим в Active Directory (AD) >> Пользователи и компьютеры >> Наш домен >> Managed Service Accounts, чтоб учетная запись, под которой мы работаем, обладала всеми необходимыми правами.

Учетная запись должна как минимум входить в группы:

— администраторы домена;

— администраторы предприятия;

— администраторы схемы.

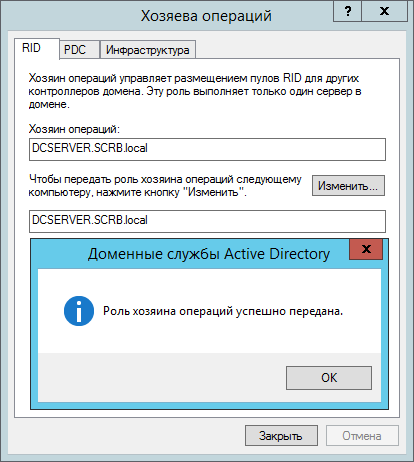

Передача ролей хозяина операций RID, PDC и Инфраструктуры.

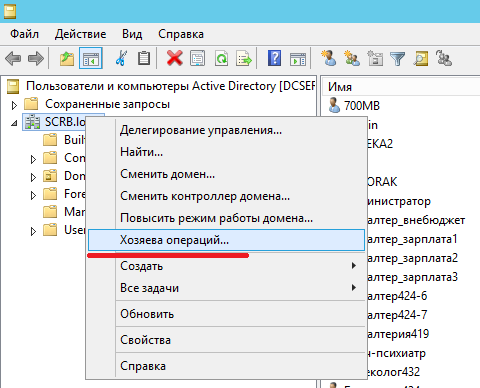

Нажимаем правой кнопкой мыши на имя домена в каталоге и выбираем пункт – Хозяева операций…

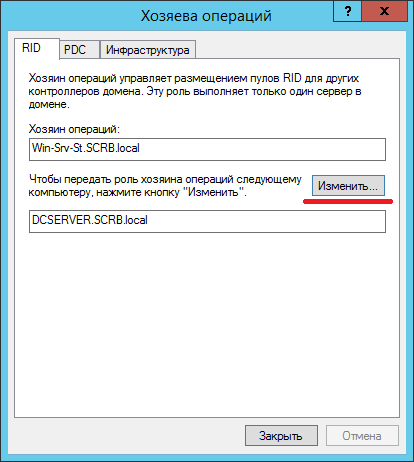

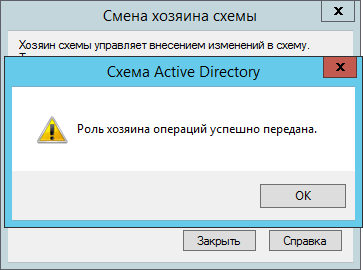

В открывшемся окне видим, что хозяином во всех трех вкладках RID, PDC и Инфраструктура является Win-Srv-St.SCRB.local. Ниже написано: Чтоб передать роль хозяина операций следующему компьютеру, нажмите кнопку «Изменить». Убеждаемся что в самой нижней строчке имя сервера, которому мы хотим передать роль хозяина и жмем изменить. Делаем это же на всех трех вкладках.

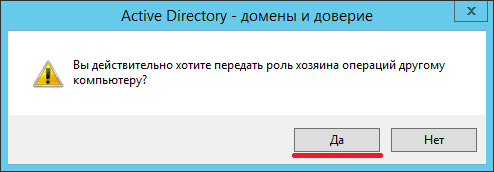

В появившемся вопросе подтверждения жмем Да.

Роль хозяина успешно передана. ОК. Хозяином операций стал DCSERVER.SCRB.local.

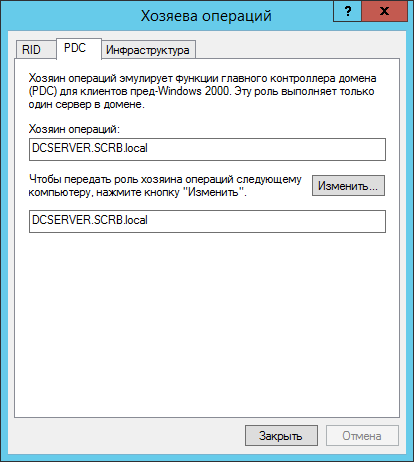

Делаем то же самое на оставшихся двух вкладках PDC и Инфраструктура.

Передача роли «Хозяин именования доменов».

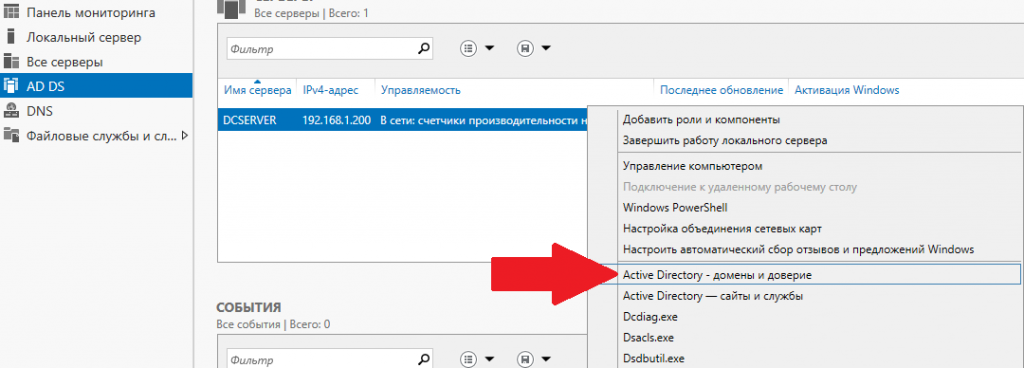

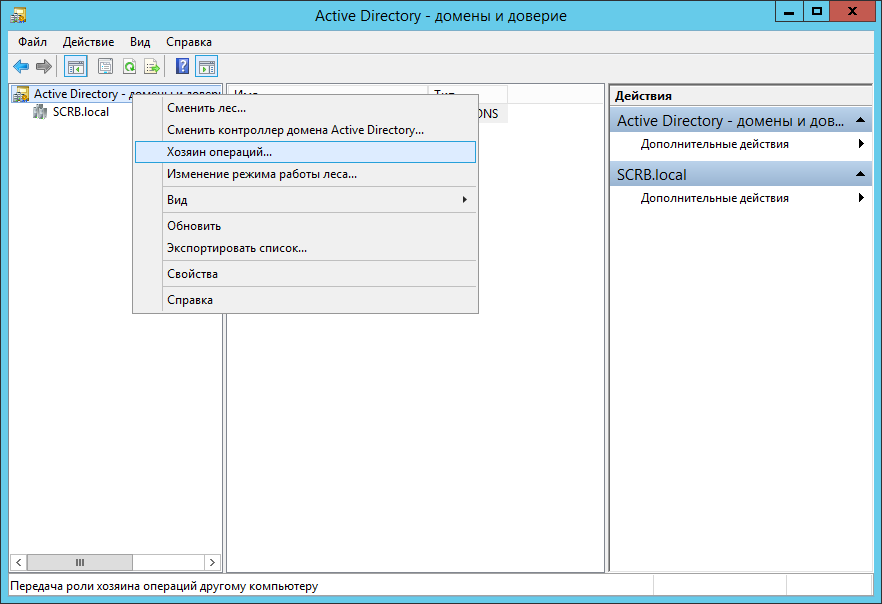

Выбираем в AD DS нашего сервера пункт Active Directory – домены и доверие.

Правой кнопкой мыши жмем по названию и выбираем, как и ранее, строчку Хозяин операций…

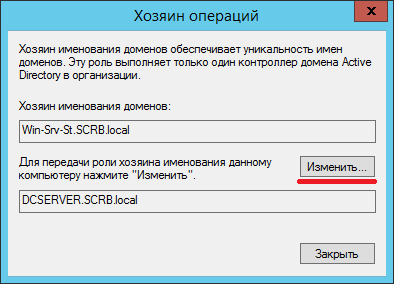

Проверяем имена серверов, нажимаем изменить.

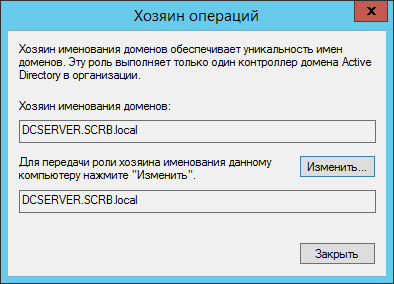

Хозяином операций стал DCSERVER.

Передача роли «Хозяин схемы».

Первоначально зарегистрируем в системе библиотеку управления схемой AD с помощью команды regsvr32 schmmgmt.dll

Нажимаем WIN R >> cmd

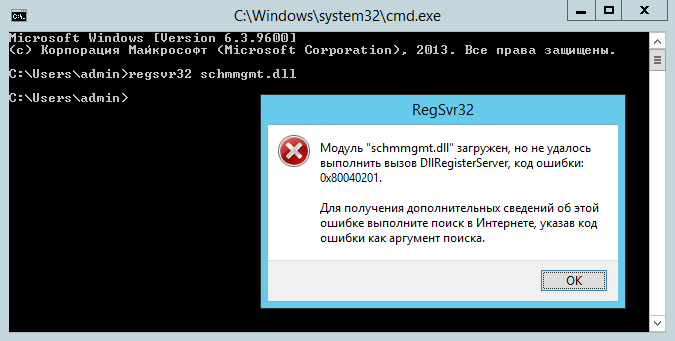

Вводим команду и получаем ошибку: Модуль «schmmgmt.dll загружен, но не удалось выполнить вызов DLLRegisterServer, код ошибки: 0x80040201.

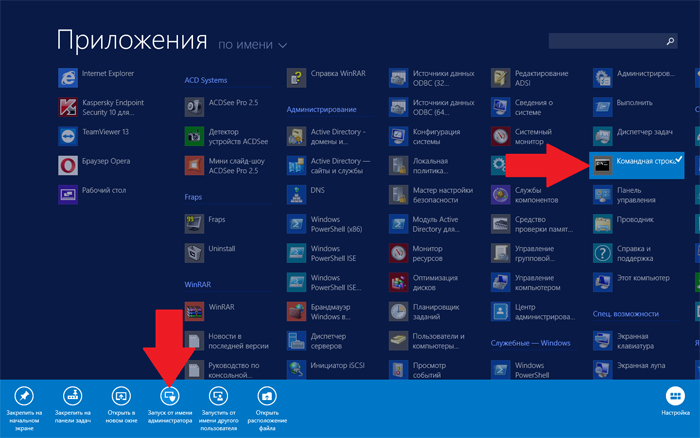

Ошибка, потому что командную строку нужно запускать от имени администратора. Сделать это можно, например из меню Пуск. Выбираем командную строку и нажимаем запуск от имени администратора.

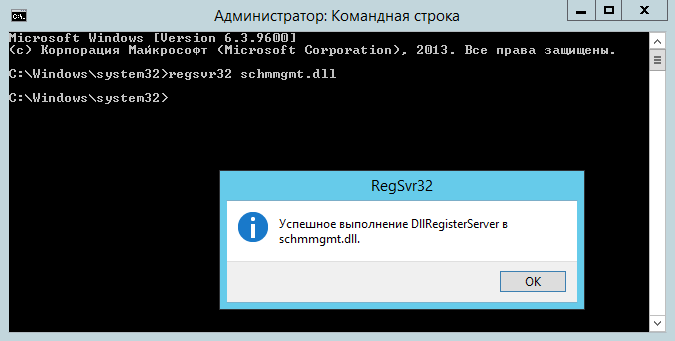

Еще раз вводим команду regsvr32 schmmgmt.dll. Теперь всё прошло как нужно.

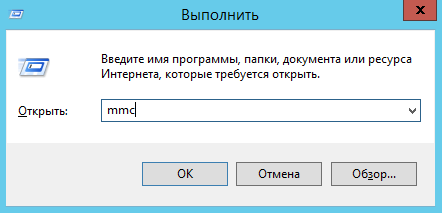

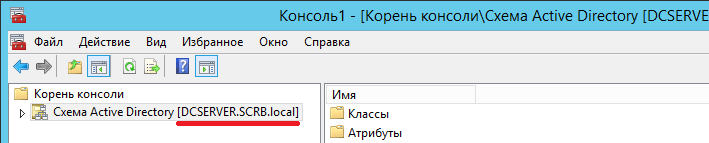

Нажимаем WIN R, пишем mmc

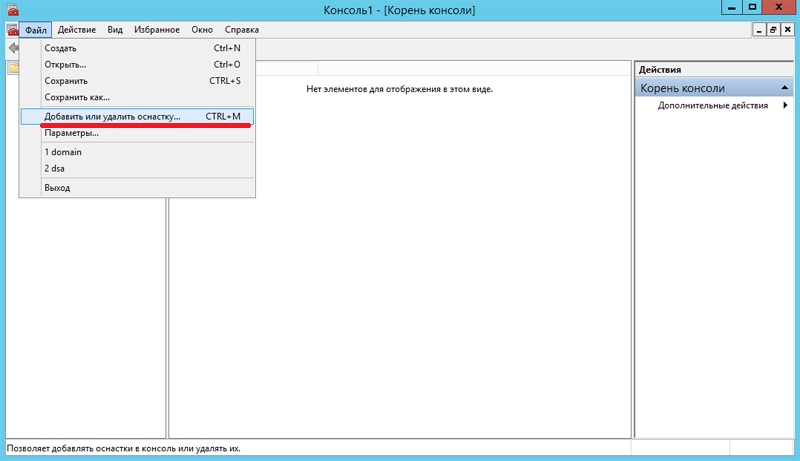

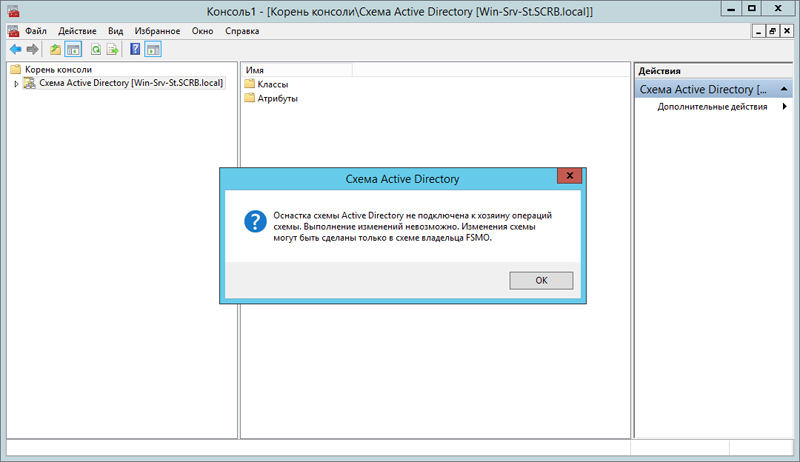

В открывшейся консоли выбираем Файл >> Добавить или удалить оснастку… (или жмем CTRL M)

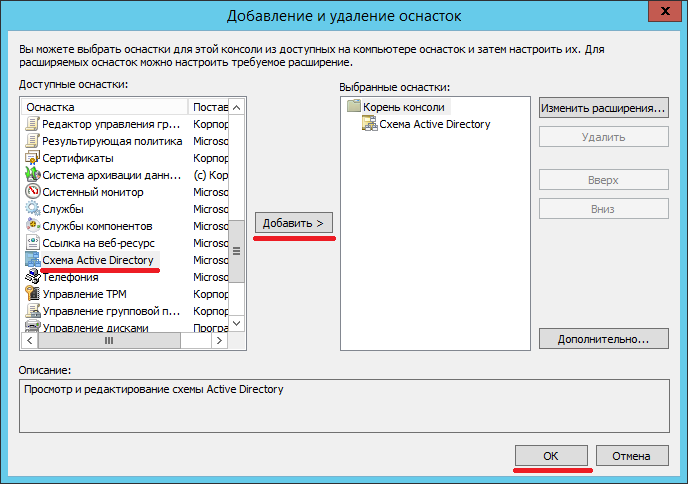

Среди доступных оснасток выбираем Схема Active Directory, нажимаем добавить. ОК.

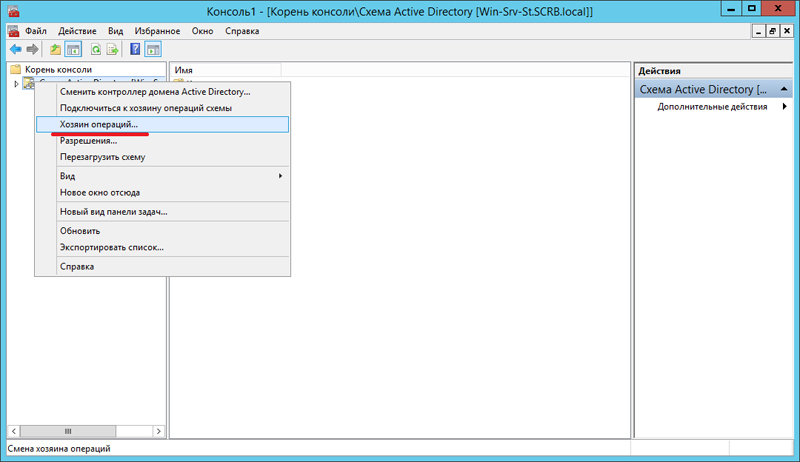

В корне консоли выбираем добавленную оснастку, нажимаем на неё правой кнопкой мыши и выбираем строчку «Хозяин операций…»

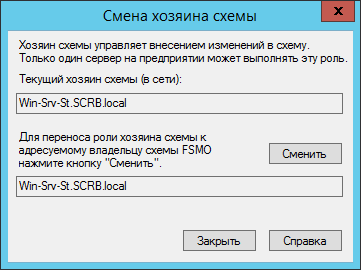

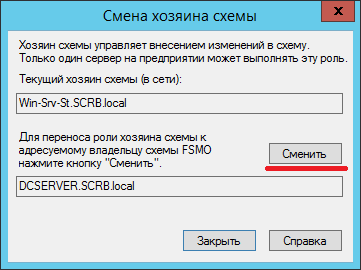

Текущим хозяином схемы значится Win-Srv-St.SCRB.local. В нижней строчке тоже его имя.

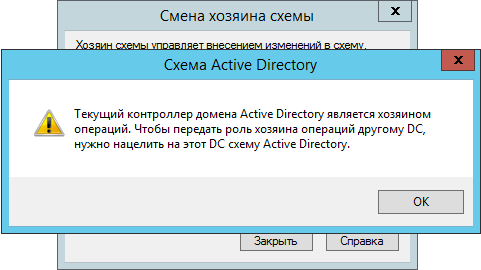

При нажатии кнопки «Сменить» появляется сообщение: Текущий контроллер домена Active Directory является хозяином операций. Чтоб передать роль хозяина другому DC, нужно нацелить на этот DC схему Active Directory.

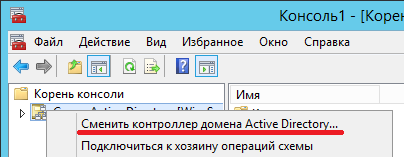

Возвращаемся к оснастке и выбираем ПКМ Сменить контроллер домена Active Directory.

В открывшемся окне выбираем нужный сервер. В нашем случае DCSERVER.SCRB.local. ОК.

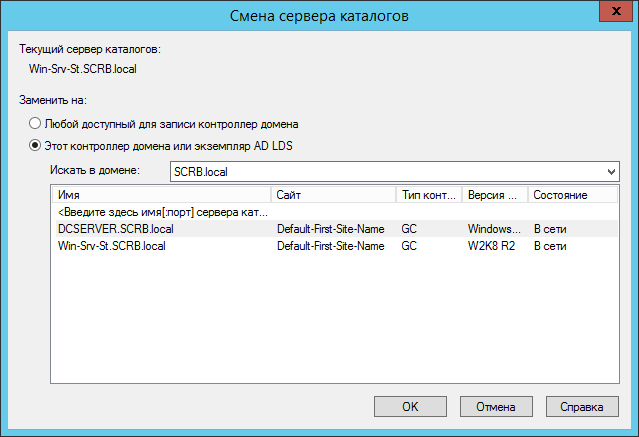

Консоль выдаст сообщение: Оснастка схемы Active Directory не подключена к хозяину операций схемы. Выполнение изменений невозможно. Изменения схемы могут быть сделаны только в схеме владельца FSMO.

При этом в названии оснастки появился нужный нам сервер.

Снова жмем на неё правой кнопкой мыши и переходим к хозяину операций. Проверяем названия серверов, жмем кнопку «Сменить».

Роль хозяина операций успешно передана. ОК.

Для того, чтоб убедиться в передаче ролей, введем еще раз в командной строке netdom query fsmo

Хозяином ролей теперь является DCSERVER.SCRB.local.

Глобальный каталог.

Чтоб уточнить, где расположен GC нужно пройти по пути: AD – Сайты и службы >> Sites >>Default-First-Site-Name >> Servers >> DCSERVER

В появившейся службе NTDS Settings жмем ПКМ и выбираем – Свойства.

Если стоит галочка напротив надписи Глобальный каталог, то значит что он на этом сервере. А вообще, в нашем случае GC расположен на обоих DC.

Настройка DNS.

В настройке DNS нового основного DC пишем вот что:

В первой строчке IP адрес бывшего основного DC (Win-Srv-St), который теперь стал резервным 192.168.1.130.

Во второй строчке 127.0.0.1 т.е. самого себя (можно и свой IP написать, чтоб по конкретнее).

В том контроллере домена который у нас стал резервным записано так:

В первой строчке IP основного DC.

Во второй строчке свой IP. Все работает.

DHCP у нас в сети не работает по причине местных обстоятельств, по этому перенастраивать его не нужно. Зато нужно пройти 200 ПК и вручную прописать новый DNS. По этой причине решено пока что не демонтировать старый контроллер домена. За полгода планомерных обходов DNS у пользователей поменяются.

Восстановление состояния системы на целевом компьютере

Чтобы восстановить состояние системы на компьютере Windows Server 2003, который вы хотите сделать контроллером домена, перейдите на этот компьютер (он должен иметь доступ к файлу резервной копии, который вы создали на исходном компьютере). Запустите на этом компьютере Ntbackup.exe и выберите следующие опции в окнах мастера.

- Выберите Restore Files and Settings (Восстановление файлов и настроек).

- Укажите местоположение файла резервной копии.

- Установите флажок System State.

- Щелкните на кнопке Advanced (Дополнительно).

- Выберите в раскрывающемся списке вариант Alternate Location (Другое место) и введите местоположение на локальном жестком диске (например, вы можете создать папку с именем ADRestore на диске C).

- Выберите вариант Replace Existing Files (Заменить существующие файлы).

- Установите флажки Restore Security Settings (Восстановить настройки безопасности) и Preserve Existing Volume Mount Points (Сохранить существующие точки монтирования томов).

- Щелкните на кнопке Finish.

Ntbackup восстанавливает состояние системы в пяти подпапках в том месте, которое вы указали в мастере. Имена этих папок соответствуют следующим именам компонентов состояния системы:

Если вы запускаете программу DCPROMO с новым ключом /adv, то она ищет эти подпапки.

В диалоговом окне Run (Выполнить) введите dcpromo /adv, чтобы запустить мастер Active Directory Installation Wizard. Используйте следующие инструкции, чтобы сделать свой выбор в каждом окне этого мастера.

- Выберите вариант Additional Domain Controller for Exiting Domain.

- Выберите вариант From These Restored Backup Files (Из следующих восстановленных файлов резервной копии) и укажите местоположение на локальном диске, где вы хотите восстановить резервную копию. Это должно быть место, где находятся приведенные выше пять подпапок.

- Если исходный DC содержит глобальный каталог, то появится окно мастера, где спрашивается, хотите ли вы поместить глобальный каталог на этот DC. Выберите ответ Yes или No в зависимости от ваших планов конфигурирования. Процесс создания DC будет проходить несколько быстрее, если выбрать ответ Yes, но вы можете решить, что глобальный каталог нужно держать только на одном DC.

- Введите опознавательные данные, позволяющие выполнить эту работу (имя и пароль администратора).

- Введите имя домена, в котором будет действовать этот DC. Это должен быть домен, членом которого является исходный DC.

- Введите местоположения для базы данных Active Directory и журналов (лучше всего использовать местоположения, заданные по умолчанию).

- Введите местоположение для SYSVOL (и здесь лучше всего использовать местоположение по умолчанию).

- Введите пароль администратора, чтобы использовать его на тот случай, если придется загружать этот компьютер в режиме Directory Services Restore Mode.

- Щелкните на кнопке Finish.

Dcpromo повысит статус этого сервера до контроллера домена, используя данные, содержащиеся в восстановленных файлах, а это означает, что вам не придется ждать, пока будет выполнена репликация каждого объекта Active Directory с существующего DC на этот новый DC.

По окончании этого процесса перезагрузите компьютер. После этого вы можете удалить папки, содержащие восстановленную резервную копию.

Синхронизация времени active directory с внешним источником

Прежде всего вспомним, как происходит синхронизация времени в Active Directory. В качестве эталона времени выступает контроллер, владеющий ролью эмулятора PDC. Это FSMO-роль и эмулятором PDC может являться только один контроллер в каждом домене. С ним синхронизируют время остальные контроллеры домена. Доменные ПК и рядовые серверы сверяют часы с ближайшим контроллером домена.

Сам эмулятор PDC в качестве источника точного времени может использовать либо аппаратные часы материнской платы, либо внешний источник точного времени, при нахождении в виртуальной среде также может быть использовано время хоста виртуализации.

О последней поговорим более подробно. Раньше все было довольно просто, источником времени в домене обычно служили аппаратные часы эмулятора PDC, ну отстали или убежали на пару минут, в конце концов можно и подвести. Когда добавилось требование взаимодействия с внешними системами критичными к точному времени (например, использующих криптографию), то в качестве источника времени стал выступать внешний сервер. От него получал время эмулятор PDC, с ним синхронизировались контроллеры, а от них точное время расходилось на остальных участников домена.

С приходом виртуализации все изменилось, появился еще один источник времени – время хоста виртуализации. Многие гипервизоры по умолчанию имеют включенной настройку синхронизации времени гостевых систем и при попадании в виртуальную среду контроллера может возникнуть следующая коллизия: контроллер синхронизирует время с хостом, но сам хост, являясь членом домена, в свою очередь синхронизируется с контроллером.

Еще хуже, если в виртуальную среду попадает эмулятор PDC, в силу особенностей таймера виртуальных машин, время внутри может достаточно сильно плавать, поэтому виртуальный эмулятор PDC всегда должен синхронизировать время с внешним источником, а синхронизация времени с хостом должна быть отключена, последнее касается и всех остальных виртуальных членов домена.

Давайте перейдем от теории к практике. Начнем с того, что выясним кто из контроллеров является эмулятором PDC и эталоном времени для домена. Это можно сделать на любом контроллере домена командой:

netdom query fsmoВ выводе будут показаны все хозяева операций, нас интересует только эмулятор PDC.

w32tm /query /sourceЕсли в выводе вы увидите:

Local CMOS Clockто источником времени являются аппаратные часы. А если там будет:

VM IC Time Synchronization Providerто вы имеете дело с виртуальной машиной, которая синхронизирует время с хостом.

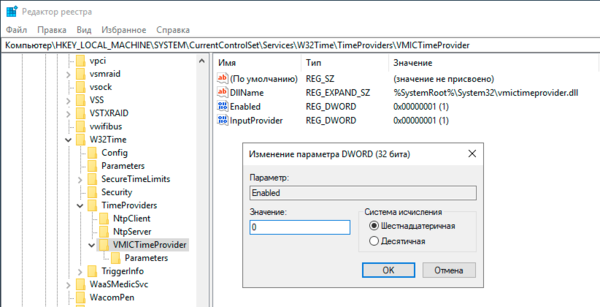

Данную настройку следует исправить, это можно сделать в настройках виртуальной машины, отключив синхронизацию времени с хостом, либо в самой системе, для этого откройте ветвь реестра:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesW32TimeTimeProvidersVMICTimeProviderи установите для параметра Enabled значение .

Следующим шагом будет настройка нашего эмулятора PDC на работу с внешними источниками точного времени. Все изменения также будут вноситься через реестр. Прежде всего изменим тип сервера на NTP, для этого откроем ветку

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesW32TimeParametersи для параметра Type укажем строковое значение NTP. А для параметра NtpServer зададим адреса серверов точного времени, после каждого из которых, через запятую укажем 0x8, если мы хотим работать как стандартный NTP-клиент или 0x1 если будем использовать собственные параметры, например:

0.ru.pool.ntp.org,0x1 1.ru.pool.ntp.org,0x1 2.ru.pool.ntp.org,0x1После чего в

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesW32TimeTimeProvidersNtpServerПараметр Enabled установим в значение1.

Затем перейдем в

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesW32TimeConfigи установим для параметра AnnounceFlags значение A.

Следующие параметры будут работать, только если мы при указании серверов добавили 0x1, иначе будут использоваться настройки, предлагаемые сервером. Чтобы задать период синхронизации откройте ветку

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesW32TimeTimeProvidersNtpClientи для параметра SpecialPollInterval укажите десятичное значение в секундах.

Вернемся в

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesW32TimeConfigи зададим максимальное время опережения и отставания часов, после которых синхронизация производиться не будет. Для этого используются параметры MaxPosPhaseCorrection (опережение) и MaxNegPhaseCorrection (отставание) для которых также следует задать десятичное значение в секундах. По умолчанию стоит 48 часов. Это значит, что если время на эмуляторе PDC уйдет от точного источника более чем на 48 часов в любую сторону, то синхронизация производиться не будет.

Если вы хотите, чтобы время синхронизировалось всегда, то установите в оба параметра шестнадцатеричное значение FFFFFFFF.

Выполнив настройки перезапустите Службу времени Windows, это также можно сделать в командной строке:

net stop w32time

net start w32timeПосле чего еще раз выполним

w32tm /query /sourceи убедимся, что источником времени для эмулятора PDC является внешний сервер.

Удаляем неисправный домен контроллер из active directory в server 2008r2. | реальные заметки ubuntu & mikrotik

Прочитано: 4 882

Исходная система: dc1.polygon.local – первый домен контроллер.

Dc2.polygon.local – не исправный домен контроллер.

Учётная запись ekzorchik обладающая правами «Domain Admins» (Администратор домена).

Предположим у нас поломался, сервер, на котором поднят dc2 – второй домен контроллер. Причин может быть масса: посыпались диски, неисправное железо, затопило серверную.

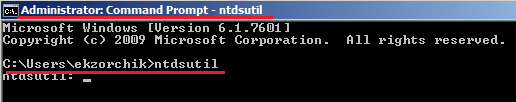

Заходим на dc1 из-под учетной записи ekzorchik. Открываем командную строку с правами Администратора и набираем:

NTDSUTIL – это утилита командной строки, которая предназначена для выполнения различных сложных операций с Active Directory, в том числе процедур обслуживания, управления и модификации Active Directory.

Ntdsutil для перехода в контекст:

C:Usersekzorchik>ntdsutil

ntdsutil: metadata cleanup

metadata cleanup: connections

Подключаемся к работоспособному домен контроллеру:

server connections: connect to server dc1

Binding to dc1 …

Connected to dc1 using credentials of locally logged on user.

server connections: quit

metadata cleanup: select operation target

select operation target: list sites

Found 1 site(s)

0 — CN=Default-First-Site-Name,CN=Sites,CN=Configuration,DC=polygon,DC=local

select operation target: select site 0

Site — CN=Default-First-Site-Name,CN=Sites,CN=Configuration,DC=polygon,DC=local

No current domain

No current server

No current Naming Context

, где <> – где – номер сайта, в котором находился неисправный контроллер домена (команда list sites отобразит номер сайта)

select operation target: list servers in site

Found 2 server(s)

0 — CN=DC1,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=Configuration,DC=polygon,DC=local

1 — CN=DC2,CN=Servers,CN=Default-First-SiteName,CN=Sites,CN=Configuration,DC=polygon,DC=local

Выбираем неисправный:

select operation target: select server 1

Site — CN=Default-First-Site-Name,CN=Sites,CN=Configuration,DC=polygon,DC=local

No current domain

Server — CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=Configuration,

DC=polygon,DC=local

DSA object — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=Configuration,DC=polygon,DC=local

DNS host name — DC2.polygon.local

Computer object — CN=DC2,OU=Domain Controllers,DC=polygon,DC=local

No current Naming Context

select operation target: list domains

Found 1 domain(s)

0 — DC=polygon,DC=local

select operation target: select domain 0

Site — CN=Default-First-Site-Name,CN=Sites,CN=Configuration,DC=polygon,DC=local

Domain — DC=polygon,DC=local

Server — CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=Configuration,

DC=polygon,DC=local

DSA object — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Na

me,CN=Sites,CN=Configuration,DC=polygon,DC=local

DNS host name — DC2.polygon.local

Computer object — CN=DC2,OU=Domain Controllers,DC=polygon,DC=local

No current Naming Context

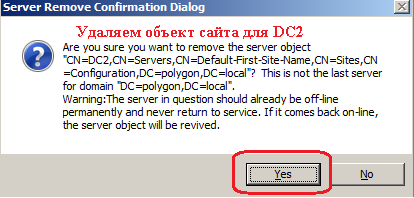

select operation target: quit

metadata cleanup: remove selected server

Transferring / Seizing FSMO roles off the selected server.

Removing FRS metadata for the selected server.

Searching for FRS members under «CN=DC2,OU=Domain Controllers,DC=polygon,DC=local».

Deleting subtree under «CN=DC2,OU=Domain Controllers,DC=polygon,DC=local».

The attempt to remove the FRS settings on CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=Configuration,DC=polygon,DC=local failed because «Element not

found.»;

metadata cleanup is continuing.

«CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=Configuration,DC=polygon,DC=local» removed from server «dc1»

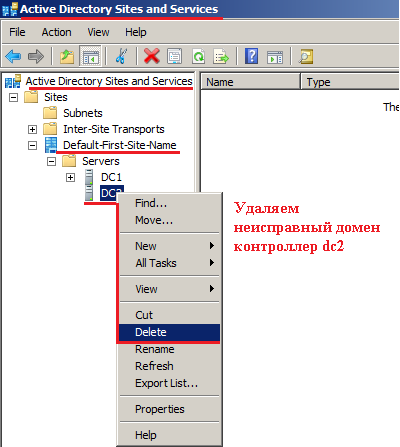

Открываем оснастку Active Directory Sites and Services:

«Start» – «Control Panel» – «Administrative Tools» – «Active Directory Sites and Services».

Выбираем сайт, в котором находился неисправный домен контроллер (dc2) и открыв свойства – удаляем его.

Мастер уведомит ещё раз об выполняемых действиях:

Соглашаемся, нажав “Yes”

Далее открываемоснастку Active Directory Users and Computers:

«Start» – «Control Panel» – «Administrative Tools» – «Active Directory Users and Computers»

Разворачиваем C:Usersekzorchik>dsquery ou -name «Domain Controllers»

«OU=Domain Controllers,DC=polygon,DC=local» и удаляемучётнуюзаписьсервераdc2.

Далее открываем оснастку DNS Manager:

«Start» – «Control Panel» – «Administrative Tools» – «DNS Manager».

Удаляем все оставшиеся записи DNS: HOST (A) или Pointer (PTR).

Ну вот собственно и все, так следует удалять из DNS и ActiveDirectory записи о удаляемой неисправном контроллере домена и всех его ресурсах. Удачи.

Содержание статьи:

- 1 Установка Windows Server 2012 R2 и подготовительная настройка системы

- 2 Поднимаем роли AD DS + DNS + DHCP на дополнительном контроллере домена

- 3 Поднимаем на дополнительном сервере службу DHCP и настраиваем ее режим работы

В этой статьe мы разобрали как развернуть контроллер домена на базе Windows Server 2012 R2. Теперь наша задача развернуть дополнительный контроллер домена, который будет подстраховкой в случае если основной выйдет из строя.

Итак мы имеем в работе:

- Основной контроллер домена Windows Server 2012 R2 (DC1, jakonda.local, 192.168.0.2) с развернутыми службами AD DS, DNS, DHCP.

Наша задача:

- Развернуть дополнительный контроллер домена на базе Windows Server 2012 R2, выполнить предварительную настройку системы.

- Поднять на дополнительном контроллере роли AD DS, DNS, DHCP.

- Настроить репликацию данных.

- Выполнить настройку работы DHCP сервера совместно с основным контроллером домена.

Проделываться все действия будут на виртуальной машине.

Установка Windows Server 2012 R2 и подготовительная настройка системы

Устанавливаем Windows Server 2012 R2 Standart with GUI. После установки системы обязательно:

- Устанавливаем все имеющиеся обновления на текущий момент.

- Выставляем корректную временную зону (+03:00 Moscow, St. Petersburg, Volgograd).

- Изменяем имя системы на (прим. DC2).

- Указываем в системе статический IP-адрес (в моем случае это будет 192.168.0.3), в качестве предпочитаемого DNS сервера указываем адрес DNS сервера на основном контроллере домена DC1 (192.168.0.2) и в качестве альтернативного DNS сервера указываем адрес который мы присвоили на текущем сервере DC2 (192.168.0.3).

- Вводим систему в имеющийся домен jakonda.local.

На этом подготовка системы завершена, можно приступать к развертыванию необходимых ролей.

Поднимаем роли AD DS + DNS + DHCP на дополнительном контроллере домена

Все действия по развертыванию и настройке ролей на дополнительном контроллере домена, мы будем производить с основного контроллера домена. Поэтому заходим в моем случае на основной контроллер домена DC1 (192.168.0.2) и добавим наш дополнительный сервер в основной, Manage — Add Servers.

Переходим во вкладку DNS, в поле Search вбиваем IP-адрес нашего дополнительного сервера (в моем случае 192.168.0.3), сервер должен появится в списке найденных, выделяем его и нажимаем кнопку переместить (>). Нажимаем ОК.

После добавления сервера, если перейти в All Servers, то мы увидим что у нас там теперь два сервера. Теперь можно из основного сервера добавлять, настраивать роли на другом сервере.

Добавляем новую роль на дополнительном сервере DC2. Переходим Server Manager — Manage — Add Roles and Features.

Выбираем первый пункт Role-based or feature-based installation (Базовая установка ролей и компонентов).Нажимаем Next.

Выбираем Select a server from the server pool и выбираем сервер из списка, т.к. мы настраиваем дополнительный сервер, то выделяем dc2.jakonda.local и нажимаем Next.

Далее все как и в статье по развертыванию контроллера домена:

- Отмечаем галочкой роль Active Directory Domain Services, в подтверждающем запросе добавления роли и компонентов, необходимых для установки AD нажимаем Add Features.

- В выборе установки дополнительных компонентов, ничего не выбираем.

- На завершающих этапах установки нажимаем Next и Install.

По завершении установки роли AD DS в Server Manager нажимаем на значок Флажка с восклицательным знаком и выбираем Promote this server to a domain controller (Повысить этот сервер до контроллера домена). Запустится мастер конфигурирования AD DS для сервера DC2.

Т.к. мы разворачиваем дополнительный контроллер домена, то нужно добавить его в уже существующий домен. Выбираем Add a domain controller to an existing domain. Автоматические подставится название текущего домена (jakonda.local) и какую доменную учетную запись использовать при выполнении данной операции. Нажимаем Next.

Проверяем установлены ли галочки (Domain Name System (DNS) Server, Global Catalog (GC)), в пункте Site name оставляем значение Default-First-Site-Name и задаем пароль для восстановления служб каталогов. Нажимаем Next.

Предупреждение о том что не может быть создано делегирование разворачиваемого DNS сервера, игнорируем. Нажимаем Next.

В дополнительных опциях в пункте Replicate from (Репликация из) выбираем основной контроллер домена DC1.jakonda.local. Это мы указываем дополнительному контроллеру домена откуда производить репликацию даннных AD, DNS. Нажимаем Next.

Пути к каталогам оставляем по-умолчанию, далее просматриваем сводную информацию по конфигурации AD DS. Нажимаем Next.

Если проверка выполнена успешно, то нажимаем Install.

После того пройдет установка, если зайти на DC2, то увидим что роли AD, DNS подняты, произведена репликация из DC1.

Если необходимо посмотреть, изменить параметры репликации, то заходим Server Manager — Tools — Active Directory Sites and Services.

Так же можно с помощью командной строки принудительно запустить процесс репликации, с помощью утилиты repadmin:

Так же с помощью данной утилиты можно посмотреть результат последних репликаций:

Теперь перейдем к развертыванию DHCP на дополнительном сервере DC2 и его настройке в совместном режиме работы с DHCP на основном сервере DC1.

Поднимаем на дополнительном сервере службу DHCP и настраиваем ее режим работы

Устанавливаем роль DHCP Server аналогично как описано в этой статье только в качестве установки роли выбираем дополнительный сервер.

- Запускаем Server Manager — Manage — Add Roles and Features.

- Выбираем первый пункт Role-based or feature-based installation (Базовая установка ролей и компонентов).

- Выбираем Select a server from the server pool и выбираем сервер dc2.jakonda.local.

- Отмечаем галочкой роль DHPC Server, в подтверждающем запросе добавления роли и компонентов, необходимых для установки DHCP Server нажимаем Add Features.

- В выборе установки дополнительных компонентов, ничего не выбираем.

- На завершающих этапах установки нажимаем Install.

После установки Роли, в Server Manager нажимаем на значок Флажка с восклицательным знаком и выбираем Complete DHCP configuration (Завершить конфигурацию DHCP). Запустится мастер после установочной конфигурации DHCP. В мастере выполняем следующие действия:

- На информационной странице нажимаем Next.

- Нажимаем Commit что бы завершить процесс авторизации в Active Directory.

- Если процесс создания групп безопасности и авторизация в AD успешен, то получим вывод Done.

- Нажимаем Close.

На основном контроллере домена DC1, настроен DHCP-сервер, нужно решить как будет работать DHCP-сервер на дополнительном контроллере домена DC2. Пути решения могут быть такие:

- Split Scope (Использование разделенных областей) — возможность распределения адресного пула между двумя серверами. Например DC1 назначает 80% адресов, а DC2 назначает 20%. В случае если DC1 не доступен, то клиент сможет всегда получить адрес с DC2.

- Failover (Отказоустойчивый) — В случае если DC1 отказывает, то DC2 принимает на себя нагрузку. Данный механизм работает в двух режимах:

- Load Balance Mode (Балансировка нагрузки) — Работа данного режима предполагает работу двух серверов DC1 и DC2 одновременно предоставляющих IP-адреса клиентам. Запросы можно распределить в процентном отношении между серверами, по-умолчанию 50 на 50.

- Hot Standby Mode (Режим горячей замены) — Работа данного режима предполагает что основной сервер DC1 (активный), который отвечает за выдачу IP-адресов клиентам, а дополнительный сервер DC2 (пассивный) принимает эту роль на себя в случае, отказа основного сервера.

Настройка Split Scope (использование разделенных областей). Открываем оснастку DHCP на основном сервере DC1: Server Manager — Tools — DHCP. Нажимаем правой кнопкой мыши по имени области и выбираем Advanced… — Split Scope.

Описание режима Split-Scope. Нажимаем Next.

Указание дополнительного DHCP сервера, в моем случае DC2. Нажимаем Add Server.

Отмечаем пункт This authorized DHCP server и выбираем дополнительный сервер (dc2.jakonda.local). Нажимаем ОК и следом Next.

Задаем процентное соотношение распределения адресного пула между двумя серверами DC1 и DC2. Ниже видно с какого по какой адрес будет выдаваться основным и дополнительным сервером. Нажимаем Next.

Указываем задержку ответа серверов в мс. Укажем для дополнительного сервера DC2 задержку в 10 мс, выдавать все адреса будет основной сервер DC1, а дополнительный только при недоступности основного или заполнении его пула адресов.

Вывод сводной информации по настройке. Нажимаем Finish.

Если все заданные нами параметры успешно установлены, то напротив каждого пункта будет Successful. Нажимаем Close.

Открываем оснастку DHCP на дополнительном сервере DC2: Server Manager — Tools — DHCP. Нажимаем правой кнопкой мыши по имени области и выбираем Activate.

Теперь при отказе или заполнении выделенного на основной сервер DC1 пула адресов, его подстрахует дополнительный сервер DC2.

Настройка Failover (Отказоустойчивый). Открываем оснастку DHCP на основном сервере DC1: Server Manager — Tools — DHCP. Нажимаем правой кнопкой мыши по имени области и выбираем Configure Failover…

Выбираем пул к которому хотим применить Failover. Нажимаем Next.

В поле Partner Server выберем второй сервер (dc2.jakonda.local). Пункт Reuse existing failover relationships configured with this server (if any exist) (Использовать существующие отношения отработки отказа с этим сервером (если доступно)) будет активно, если ранее уже создавалось отказоустойчивый профиль, то мастер предложит воспользоваться существующим профилем. Нажимаем Next.

Задание отказоустойчивых параметров:

- Relationship Name (Название конфигурации) — задается уникальное название создаваемой конфигурации.

- Maximum Client Lead Time (Максимальное время упреждения клиента) — максимальное время аренды IP-адреса выдаваемого доступным сервером.

- Mode (Режим работы):

- State Switchover Interval (Переключение режима по таймауту) — интервал автоматического переключения режима в режим отказа дополнительного сервера, по истечении заданного времени в минутах.

- Enable Message Authentication (Включение проверки подлинности сообщений) — Для настройки проверки подлинности сообщений между серверами.

- Shared Secret (пароль) — Задается пароль для аутентификации серверов между собой.

Задаем нужные нам параметры. Нажимаем Next.

Вывод сводной информации по указанной конфигурации. Нажимаем Finish.

Если все заданные нами параметры успешно установлены, то напротив каждого пункта будет Successful. Нажимаем Close.

В рамках текущей задачи, мы настроили работу дополнительного контроллера домена DC2, который в случае отказа основного контроллера домена DC1 подстрахует его.

Понравилась или оказалась полезной статья, поблагодари автора

ПОНРАВИЛАСЬ ИЛИ ОКАЗАЛАСЬ ПОЛЕЗНОЙ СТАТЬЯ, ПОБЛАГОДАРИ АВТОРА

Загрузка…

Прочитано:

10 846

Сегодня заметка будет как поднять домен контроллер на Server 2016 Standard. Как мне кажется вся процедура не должна вызвать каких-либо трудностей, если конечно был аналогичный опыт на Server 2012 R2 Standard.

Просто я хочу еще раз отметить для всех кто читает мой блог, что все действия опираются на мое видение и мой приобретаемый практический опыт работая в различных компаниях. Я хочу быть во все оружии и если что-то пойдет не так и я буду исправлять проблемы, а лучше решать проблемы одному без каких-либо помех, что с этим не работал.

Итак все дальнейшие действия будут проделаны в тестовом окружении (я использую Virtualbox), а как известно что лабораторная работа по сути отражает действующую в боевом исполнении задачу и ее можно сколько угодно отлаживать, эмулировать.

Характеристики тестового полигона: RAM = 4, CPU = 2, HDD = 50Gb

В системе авторизуюсь под учетной запись локального Администратора

Именую систему, как dc01

Делаю учетную запись локального администратора (Login: Администратор) свободной от галочки «Требовать смены пароля при следующем входе в систему», а ставлю галочку «Срок действия пароля не ограничен».

Прописываю статический IP адрес (Ipaddress, Netmask, Gateway)

- Address: 10.9.9.2

- Netmask: 255.255.255.0

- DNS1: 127.0.0.1

На заметку: В каждом домене должно быть как минимум два контроллера домена, один из них используется, как резервных в случае отказа первого.

Win + X — Панель управления — Администрирование — Диспетчер серверов — Слева «Панель мониторинга» — «Добавить роли и компоненты», далее посредством мастера «Мастер добавления ролей и компонентов», отмечаю галочкой «Пропускать эту страницу по умолчанию» и нажимаю «Далее», отмечаю «Установка ролей или компонентов», «Далее», указываю «Выберите сервер из пула серверов»: dc01=10.9.9.2 (Майкрософт Windows Server 2016 Standard), «Далее». Теперь отмечаю «Роли сервера» — это «Доменные службы Active Directory».

Данная служба (AD DS) хранит сведения об объектах сети и делает их доступными ее пользователям и администраторам. С помощью контроллеров домена доменные службы Active Directory предоставляют пользователям доступ к разрешенным ресурсам в сети на основе единого входа в систему. А также роль: DHCP сервер если в сети с помощью системы Windows будет осуществляться выдача сетевых адресов и роль DNS-сервер. И нажимаю «Далее». На запрос об установке дополнительных компонентов нажимаю «Добавить компоненты» и нажимаю «Далее», «Далее», «Далее», «Далее». Последний шаг это проверить что будет установлено на текущей системе и если все так как и должно быть, то ставим галочку у «Автоматический перезапуск конечного сервера, если требуется» и нажимаем «Установить».

Далее идет ход установки

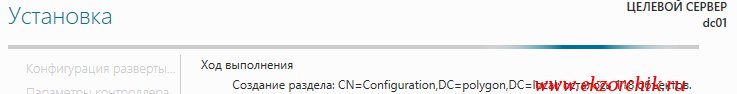

Шаг «Конфигурация развертывания«:

- Выберите операцию развертывания: Добавить новый лес

- Имя корневого домена: polygon.local

и нажимаю «Далее»

Шаг «Параметры контроллера»

- Режим работы леса (FFL): Windows Server 2016

- Режим работы домена (DFL): Windows Server 2016

Возможности контроллера домена:

- DNS-сервер

- Глобальный каталог (GC)

и указываю пароль на случай восстановления службы каталогов DSRM:

- Пароль: 712mbddr@

- Подтверждение пароля: 712mbddr@

это на случай когда локально на сервере через F8 будете восстанавливать

Шаг «Параметры DNS», нажимаю «Далее»

Шаг «Дополнительные параметры»

Имя домена NetBIOS: POLYGON

и нажимаю «Далее»

Шаг «Пути»

Данный выбор мастером оставляю по умолчанию

- Папка базы данных: C:WindowsNTDS

- Папка файлов журнала: C:WindowsNTDS

- Папка SYSVOL: C:WindowsSYSVOL

и нажимаю «Далее»

Шаг «Просмотреть параметры», нажимаю «Далее», а после того как проверка предварительных требованию завершена нажимаю «Установить».

- Login: polygon.localАдминистратор

- Password: 712mbddr@ (пароль от который указывал для режима службы восстановления DSRM)

Win + X — Панель управления — Администрирование — DHCP и создаю пул для обслуживания адресным пространством

DHCP — dc01.polygon.local — через правый клик мышью на IPv4 выбираю «Создать область», «Далее»

- Имя области: local

- Описание: local

и нажимаю «Далее»

- Начальный IP-адрес: 10.9.9.100

- Конечный IP-адрес: 10.9.9.200

- Длина: 24

- Маска подсети: 255.255.255.0

и нажимаю «Далее», «Далее», «Далее», отмечаю «Нет, настроить эти параметры позже» и нажимаю «Далее», «Готово»

После нужно авторизовать наш сервер: оснастка DHCP — DHCP — через правый клик мышью на dc01.polygon.local выбрать «Авторизовать»

Теперь нужно настроить обратную зону DNS:

Win + X — Панель управления — Администрирование — DNS — DNS — DC01 — и через правый клик мышью на «Зоны обратного просмотра» выбираю

«Создать новую зону…», «Далее»:

- Выберите тип зоны, которую вы хотите создать: Основная зона

- Сохранять зону в Active Directory: отмечаю галочкой

и нажимаю «Далее», а после все по дефолту:

- Реплицировать информацию зоны: Для всех DNS-серверов, работающих на контроллерах домена в этом домене: polygon.local

и нажимаю «Далее», т. к. создаваемая зона преобразует IP-адреса в DNS-имена то указываю для какого пула IPv4 & IPv6 создаю, в моем случае это конечно же «Зона обратного просмотра IPv4» и нажимаю «Далее».

- Идентификатор сети: 10.9.9. и нажимаю «Далее»

- Тип динамического обновления: Разрешить только безопасные динамические обновления и нажимаю «Далее», «Готово».

Теперь нужно создать Администратора домена (Domain Admins):

Win + X — Панель управления — Администрирование — оснастка «Пользователи и компьютеры Active Directory», т. к. после установки его нет. Заострять внимание на этом обычном процессе я не буду.

И после добавить в такие группы: «Администраторы предприятия» и «Администраторы схемы».

Вот на этом я прощаюсь, по сути действия аналогичны, как развернуть домен контроллер на Server 2012 R2. С уважением, автор блога Олло Александр aka ekzorchik.