Файловая система NTFS используется в Windows с незапамятных времен. Если быть точнее, то первая версия NTFS появилась еще в Windows NT 3.1, в далеком 1993 году. Но не смотря на свой солидный возраст, NTFS до сих пор является основной файловой системой в Windows и замены ей пока не предвидится. NTFS поддерживает множество полезных функций, одной из которых является система разграничения доступа к данным с использованием списков контроля доступа (access control list, ACL). О том, как грамотно настраивать разрешения на файлы и папки в файловой системе NTFS и пойдет сегодня речь.

Для начала немного теории.

Информация обо всех объектах файловой системы NTFS, расположенных на томе, хранится в главной таблице файлов (Master File Table, MFT). Каждому файлу или папке соответствует запись в MFT, в которой содержится специальный дескриптор безопасности (Secirity Descriptor). Дескриптор безопасности включает в себя два списка ACL:

• System Access Control List (SACL) — системный список контроля доступа. Используется в основном для аудита доступа к объектам файловой системы;

• Discretionary Access Control List (DACL) — дискретный (избирательный) список контроля доступа. Именно этот список формирует разрешения файловой системы, с помощью которых происходит управление доступом к объекту. В дальнейшем говоря ACL мы будем иметь в виду именно DACL.

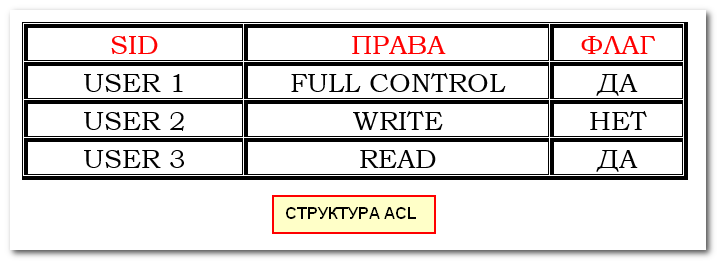

Каждый список ACL содержит в себе набор записей контроля доступа (Access Control Entry, ACE). Каждая запись включает в себя следующие поля:

• Идентификатор безопасности (SID) пользователя или группы, к которым применяется данная запись;

• Маска доступа, определяющая набор разрешений на данный объект;

• Набор флагов, определяющих, могут ли дочерние объекты наследовать данную ACE;

• Тип ACE (разрешение, запрет или аудит).

Примечание. Если в дескрипторе безопасности отсутствует ACL, то объект считается незащищенным и получить к нему доступ могут все желающие. Если же ACL есть, но в нем отсутствуют ACE, то доступ к объекту закрыт для всех.

И коротко о том, как происходит доступ к объекту, защищенному ACL. При входе пользователя в систему подсистема безопасности собирает данные о его учетной записи и формирует маркер доступа (access token). Маркер содержит идентификатор (SID) пользователя и идентификаторы всех групп (как локальных, так и доменных), в которые пользователь входит. И когда пользователь запрашивает доступ к объекту, информация из маркера доступа сравнивается с ACL объекта и на основании полученной информации пользователь получает (или не получает) требуемый доступ.

Закончим с теорией и перейдем к практике. Для издевательств создадим в корне диска C папку RootFolder.

Базовые разрешения

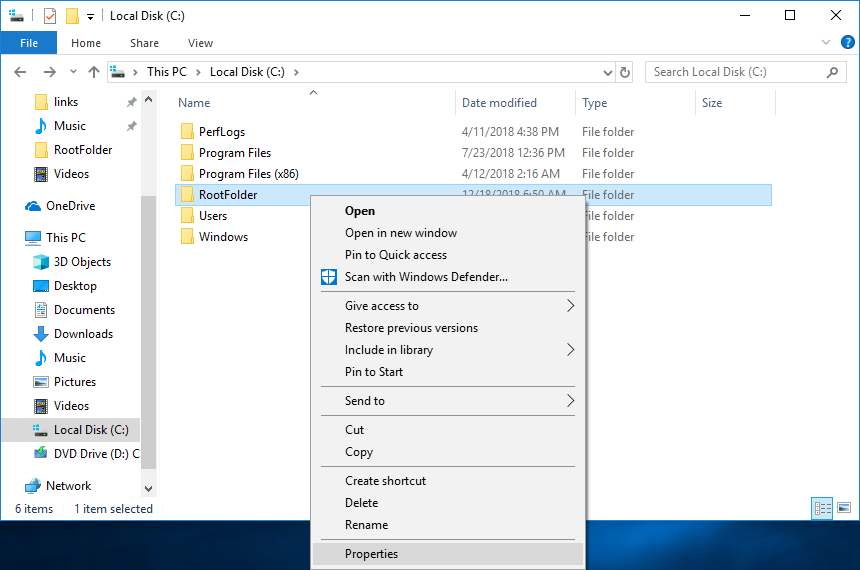

Для управления разрешениями мы будем использовать встроенные средства проводника. Для того, чтобы добраться до ACL, в проводнике выбираем папку, кликаем на ней правой клавишей мыши и в открывшемся контекстном меню выбираем пункт Properties (Свойства).

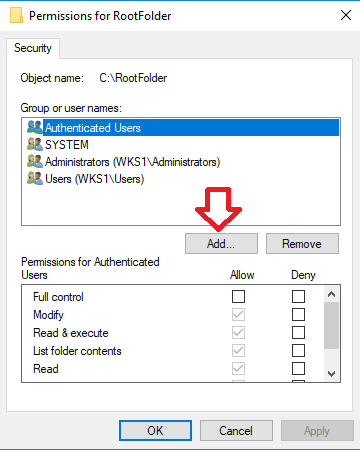

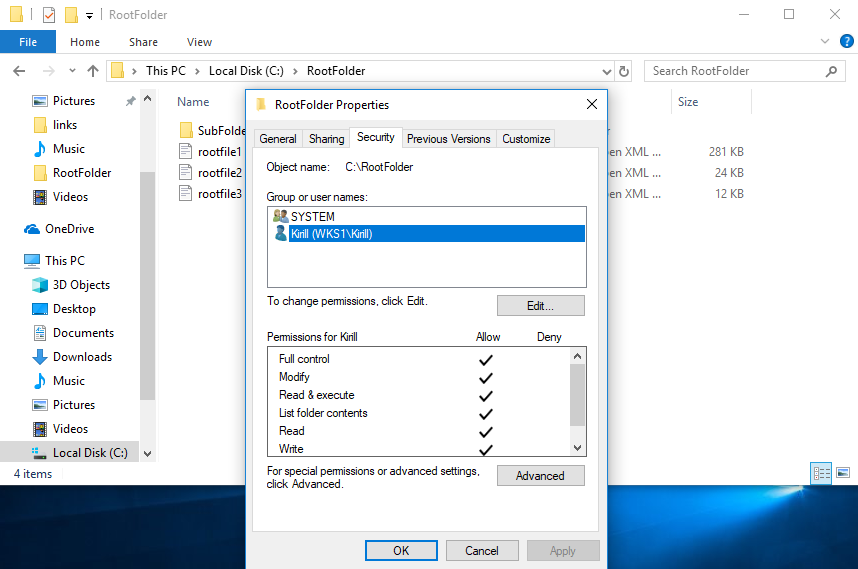

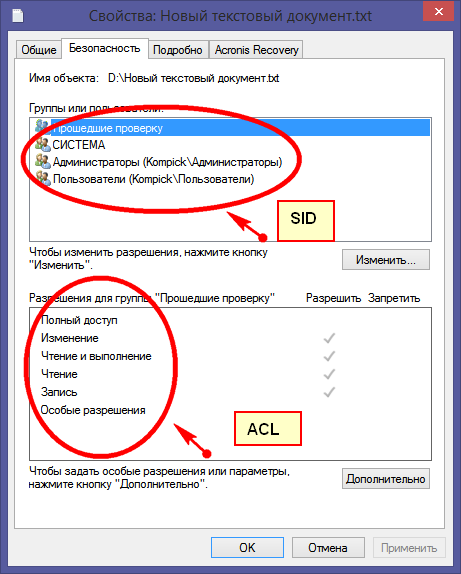

Затем переходим на вкладку Security (Безопасность), на которой отображаются текущие разрешения. Вот это собственно и есть ACL папки (в слегка сокращенном виде) — сверху пользователи и группы, снизу их разрешения. Обратите внимание, что вместо SID-а в таблице отображаются имена. Это сделано исключительно для удобства пользователей, ведь сама система при определении доступа оперирует идентификаторами. Поэтому, к примеру, невозможно восстановить доступ к файлам удаленного пользователя, создав нового пользователя с таким же именем, ведь новый пользователь получит новый SID и будет для операционной системы абсолютно другим пользователем.

Для перехода к редактированию разрешений надо нажать кнопку «Edit».

В качестве примера я выдам права на папку пользователю Kirill (т.е. себе). Первое, что нам надо сделать — это добавить нового пользователя в список доступа. Для этого жмем кнопку «Add»

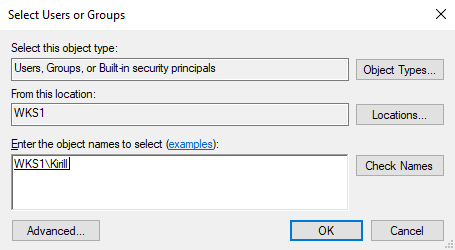

выбираем нужного пользователя и жмем ОК.

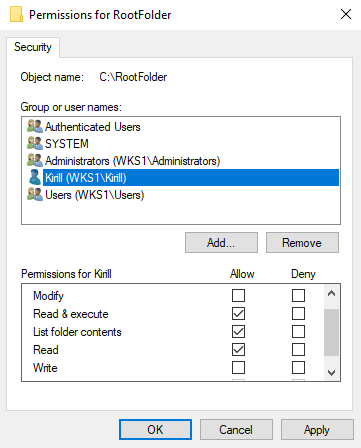

Пользователь добавлен и теперь надо выдать ему необходимые разрешения. Но перед этим давайте рассмотрим поподробнее основные (базовые) разрешения файловой системы:

• List Folder Contents (Просмотр содержимого директории) — позволяет зайти в папку и просмотреть ее содержимое;

• Read (Чтение) — дает право на открытие файлапапки на чтение, без возможности изменения;

• Read & execute (Чтение и выполнение) — позволяет открывать файлы на чтение, а также запускать исполняемые файлы;

• Write (Запись) — разрешает создавать файлыпапки и редактировать файлы, без возможности удаления;

• Modify (Изменение) — включает в себя все вышеперечисленные разрешения. Имея разрешение Modify можно создавать, редактировать и удалять любые объекты файловой системы;

• Full Control (Полный доступ) — включает в себя разрешение Modify, кроме того позволяет изменять текущие разрешения объекта.

При добавлении пользователя в список доступа ему автоматически выдаются права на чтение и запуск.

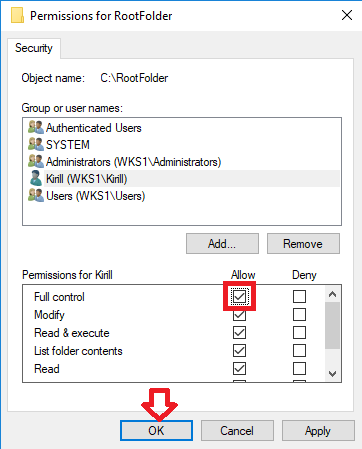

Я воспользуюсь служебным положением 🙂 и выдам себе полный доступ на папку. Для этого надо отметить соответствующий чекбокс и нажать OK.

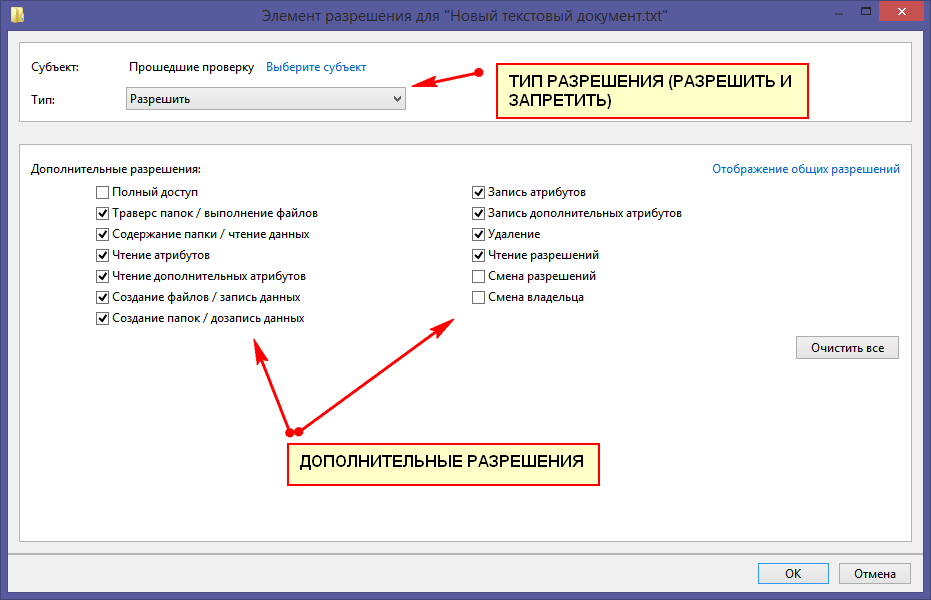

Дополнительные разрешения

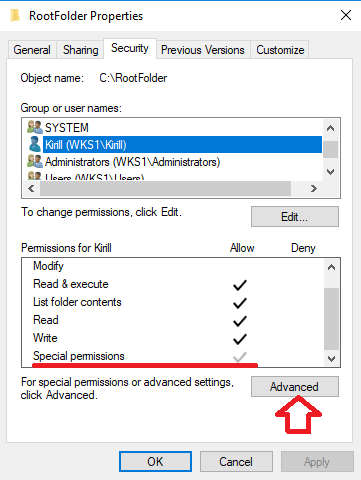

Базовые разрешения файловой системы не дают достаточной гибкости при управлении доступом, поэтому для более тонкой настройки используются дополнительные (расширенные) разрешения. Кстати, определить их наличие можно по наличию галки в строке Special Permissions (Специальные разрешения).

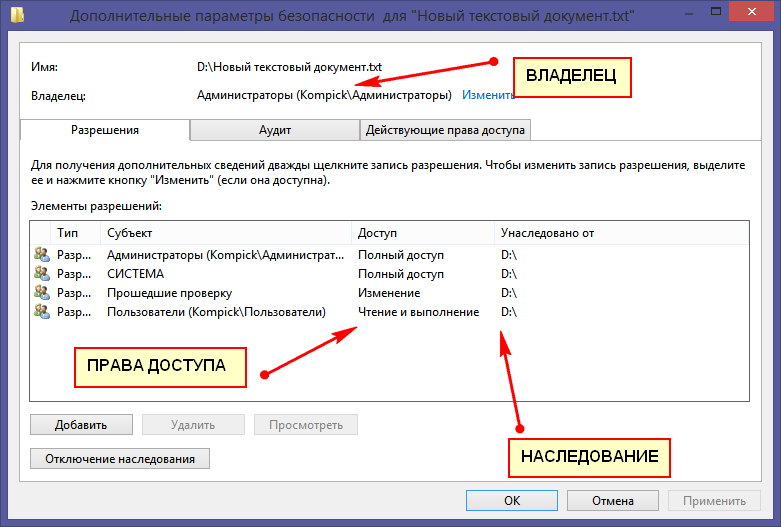

Для редактирования расширенных разрешений надо нажать кнопку «Advanced», после чего мы попадем в окно Advanced Security Settings (Дополнительные параметры безопасности).

Здесь выбираем пользователя и жмем кнопку «Edit».

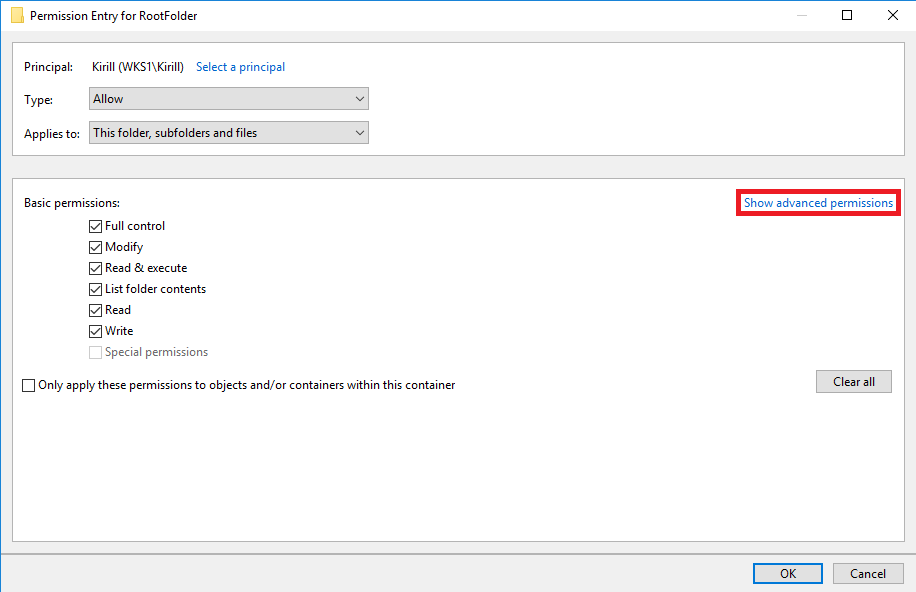

В открывшемся окне мы увидим все те же базовые разрешения, а для перехода к расширенным надо перейти по ссылке Show advanced permissions (Отображение дополнительных разрешений).

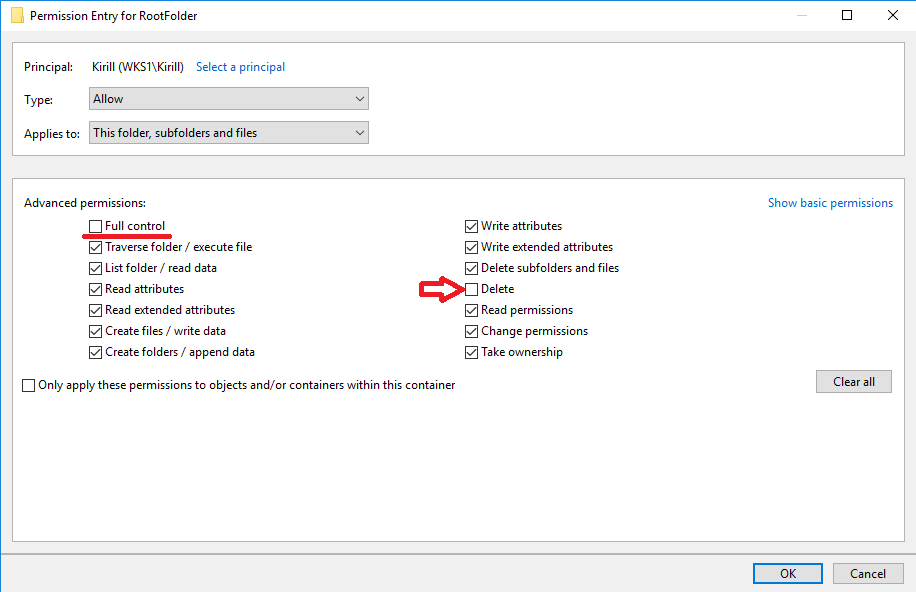

Как видите, здесь разрешений гораздо больше, и настраиваются они детальнее. Вот полный список расширенных разрешений файловой системы:

• Traverse folder / execute file (Траверс папок / Выполнение файлов) — траверс в переводе означает проход, соответственно данное разрешение позволяет пройти внутрь папки и запустить в ней исполняемый файл. При этом зайти внутрь папки и просмотреть ее содержимое нельзя, а файлы внутри доступны только по прямой ссылке. Таким образом можно выдать права на конкретные файлы внутри, при этом не давая никаких прав на саму папку. Обратите внимание, что данное разрешение не устанавливает автоматически разрешения на выполнение для всех файлов в папке;

• List folder /read data (Содержимое папки / чтение данных) — право просматривать содержимое папки, без возможности изменения. Открывать или запускать файлы внутри папки тоже нельзя;

• Read attributes (Чтение атрибутов) — дает право просматривать основные атрибуты файлов (Read-only, System, Hidden и т.п.);

• Read extended attributes (Чтение расширенных атрибутов) — дает право просматривать дополнительные (расширенные) атрибуты файлов. Про расширенные атрибуты известно не очень много. Изначально они были добавлены в Windows NT для совместимости с OS/2 и на данный момент практически не используются. Тем не менее их поддержка присутствует в Windows до сих пор. Для работы с расширенными атрибутами в Windows готовых инструментов нет, но есть сторонняя утилита ea.exe, позволяющая добавлять, удалять и просматривать эти самые атрибуты;

• Create files / write data (Создание файлов / запись данных) — это разрешение дает пользователю право создавать файлы в папке, не имея прав доступа к самой папке. Т.е. можно копировать в папку файлы и создавать новые, но нельзя просматривать содержимое папки и открыватьизменять уже имеющиеся файлы. После добавления пользователь уже не сможет изменить файл, даже будучи его владельцем;

• Create folders / append data (Создание папок / добавление данных) — пользователь может создавать новые подпапки в текущей папке, а также добавлять данные в конец файла, при этом не изменяя уже имеющееся содержимое;

• Write attributes (Запись атрибутов) — дает право изменять практически все стандартные атрибуты файлов и папок, кроме атрибутов сжатия и шифрования. Дело в том, что для функций сжатия и шифрования требуется намного большие полномочия в системе, чем предоставляет данное разрешение. Если точнее, то для включения сжатия или шифрования необходимы права локального администратора;

• Write extended attributes (Запись расширенных атрибутов) — позволяет производить запись расширенных атрибутов файловой системы. Как я говорил выше, атрибуты эти почти не используются, однако есть исключения. В расширенные атрибуты файла можно записывать произвольные данные, чем пользуются некоторые вредоносные программы;

• Delete subfolders and files (Удаление подпапок и файлов) — позволяет удалять папки и файлы внутри родительской папки, при этом саму родительскую папку удалить нельзя;

• Delete (Удаление) — тут все просто, имея данное разрешение можно удалять все что душа пожелает. Но для удаления объекта кроме Delete необходимо иметь разрешение List folder /read data, иначе удалить ничего не получится;

• Read permissions (Чтение разрешений) — позволяет просматривать текущие разрешения файлапапки. Не позволяет открывать на чтение сам файл;

• Change permissions (Изменение разрешений) — дает пользователю право изменять текущие разрешения. Формально это разрешение не дает никаких прав на сам объект, однако по сути предоставляет к нему неограниченный доступ;

• Take ownership (Смена владельца) — данное разрешение позволяет сменить владельца файла или папки. О том, кто такой владелец, речь пойдет чуть позже.

Для примера отберем у пользователя только права на удаление, но оставим все остальные. Обратите внимание, что все разрешения зависят друг от друга и при добавленииснятии одной галки могут добавлятьсясниматься другие. Так при снятии разрешения Delete снимается Full Control.

Отзыв разрешений

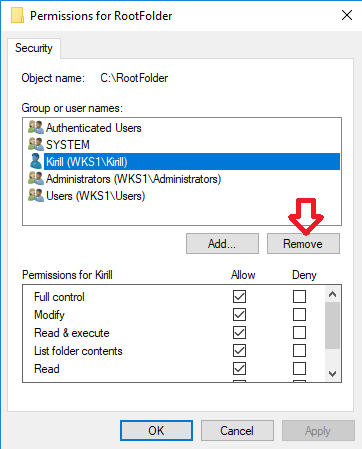

Как выдавать разрешения мы выяснили, теперь о том, как их отбирать. Тут все просто, достаточно удалить пользователя или группу из списка и доступ автоматически пропадает. В качестве примера отберем доступ к папке у пользователя Kirill. Для этого откроем базовые разрешения, выберем нужного пользователя и нажмем кнопку «Remove».

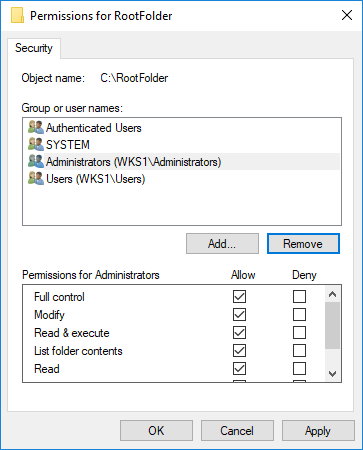

Проверим, что пользователь удалился из списка

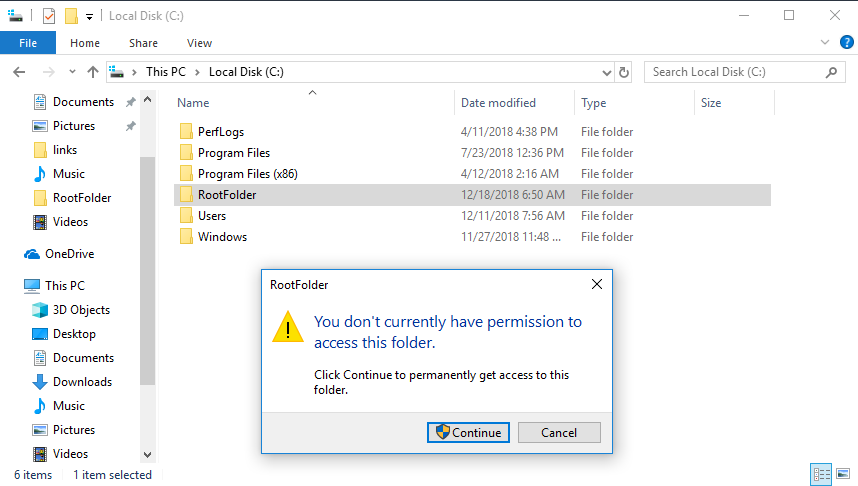

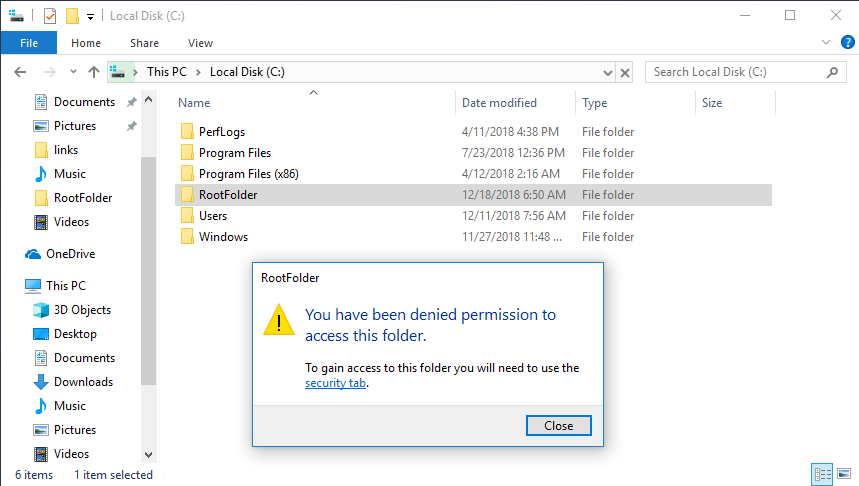

и попробуем зайти в папку. Поскольку у пользователя больше нет никаких разрешений, то получаем отказ в доступе.

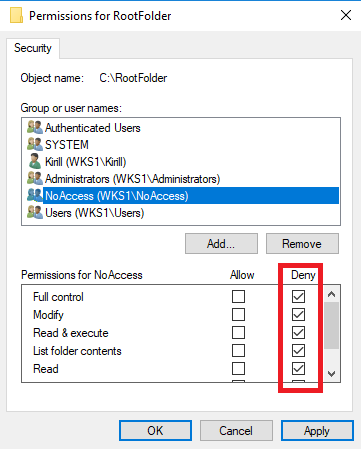

Явный запрет

Как вы наверняка знаете, в файловой системе кроме разрешающих правил (Allow) есть еще и запрещающие (Deny). Однако явные запреты используются достаточно редко, поскольку для управления доступом вполне хватает обычных разрешений. Более того, запреты не рекомендуется использовать без крайней необходимости.

Дело в том, что запрещающие правила всегда имеют приоритет над разрешающими, поэтому при их использовании возможно возникновение конфликтов доступа. Например, если пользователь входит в две группы, у одной из которых есть разрешение на доступ к папке, а у второй явный запрет, то сработает запрет и пользователю будет отказано в доступе.

Однако бывают ситуации, в которых применение запретов может быть оправдано. К примеру, одному пользователю необходимо запретить доступ к папке. При этом он входит в группу, имеющую разрешения на доступ. Отобрать доступ у всей группы нельзя, поскольку в нее входят другие пользователи, которым доступ положен. Убрать пользователя из группы тоже нельзя, поскольку кроме доступа к папке она обеспечивает и другие разрешения, которые должны остаться. В такой ситуации единственным выходом остается только явный запрет на доступ для данного пользователя.

Запрещающие правила настраиваются аналогично разрешающим — заходим в настройки безопасности, выбираем пользователягруппу и проставляем нужные галки. Для примера запретим полный доступ к папке для пользвателя NoAccess.

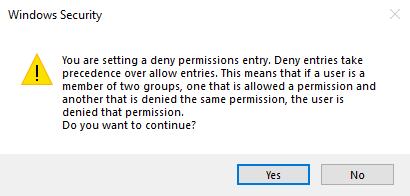

Кстати, при использовании запретов система обязательно выдаст предупреждение и даже приведет пример.

В результате при наличии явного запрета пользователь получит такой же отказ в доступе, как и при отсутствии разрешений. Разве что сообщение немного отличается.

Как видите, в использовании запретов нет ничего страшного, хотя, на мой взгляд, это является показателем некоторой некомпетентности. Ведь при грамотно организованной структуре прав доступа в них не должно быть необходимости.

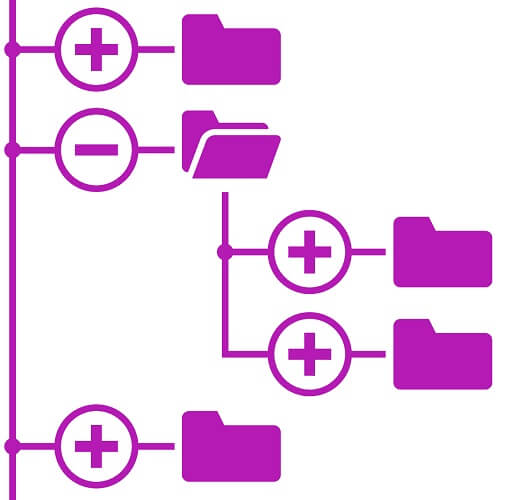

Наследование

Наследование (Inheritance) — это один из наиболее важных моментов, о которых нужно знать при работе с файловой системой. Суть наследования заключается в том, что каждый объект файловой системы (файл или папка) при создании автоматически наследует разрешения от ближайшего родительского объекта.

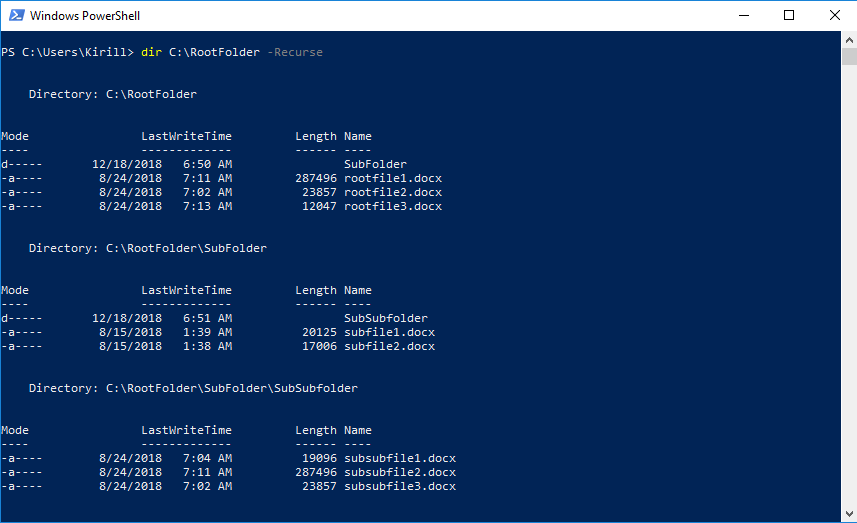

Давайте проверим на практике, как работает правило наследования. Для лучшей наглядности я создал структуру папок, состоящую из нескольких уровней. На верхнем уровне находится корневая папка RootFolder, в ней расположена подпапка SubFolder, в которую вложена подпапка SubSubFolder.

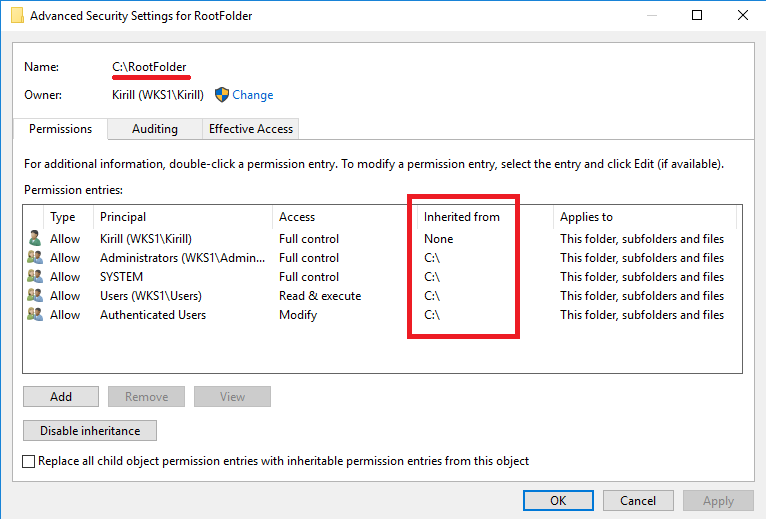

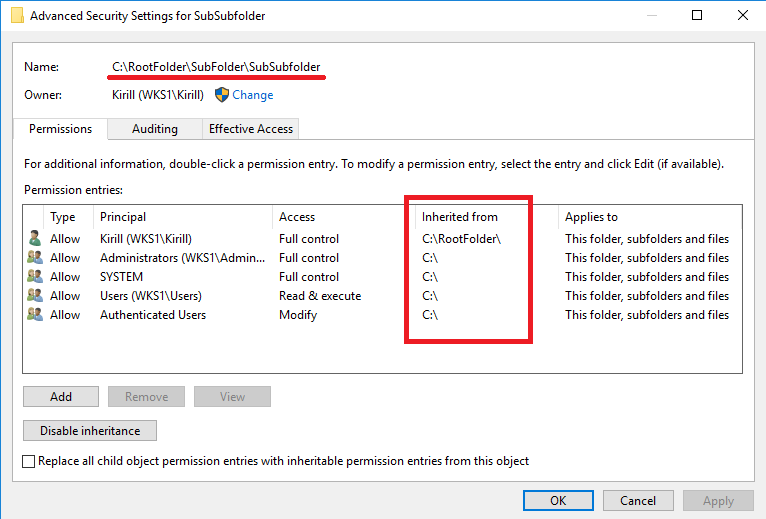

Для начала проверим разрешения корневой папки. Для этого перейдем к расширенным свойствам безопасности и посмотрим на текущие разрешения. В таблице разрешений присутствует столбец Inherited from (Унаследовано от), из которого можно узнать, какие разрешения являются унаследованным и от кого они унаследованы. Как видите, большинство разрешений папка унаследовала от диска C, на котором она расположена. Единственное не унаследованное разрешение — это разрешение для пользователя Kirill, которое было добавлено вручную.

Теперь копнем поглубже и перейдем к свойствам папки SubSubFolder. Здесь уже все разрешения являются унаследованными, но от разных объектов. Разрешения пользователя Kirill получены от корневой папки RootFolder, остальные наследуются от диска C. Из этого можно сделать вывод, что наследование является сквозным и работает независимо от уровня вложенности объекта. Корневая папка наследует разрешения от диска, дочерняя папка наследует разрешения от родительской, файлы наследуют разрешения от папки, в которой находятся.

Это свойство наследования очень удобно использовать для назначения прав на большие файловые ресурсы. Достаточно определить права на корневую папку и они автоматически распространятся на все нижестоящие папки и файлы.

Разрешения, наследуемые от вышестоящих объектов, называются неявными (implicit), а разрешения, которые устанавливаются вручную — явными (explicit). Явные разрешения всегда имеют приоритет над унаследованными, из чего вытекают следующие правила:

• Запрет имеет более высокий приоритет над разрешением;

• Явное разрешение имеет более высокий приоритет, чем неявное.

И если расположить приоритеты разрешений в порядке убывания, то получится такая картина:

1. Явный запрет

2. Явное разрешение;

3. Неявный запрет;

4. Неявное разрешение.

Т.е. если у пользователя одновременно имеется и разрешающее, и запрещающее правило, то подействует запрет. Но если запрет унаследован, а разрешение назначено вручную, то тут уже победит разрешающее правило. Проверим 🙂

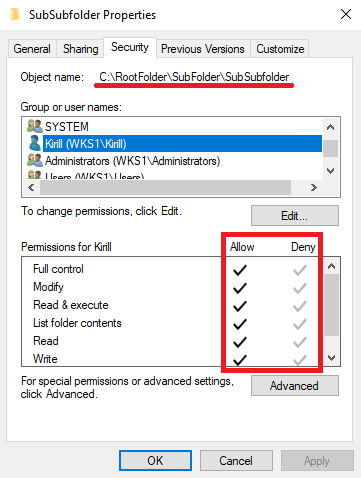

Для примера запретим пользователю Kirill доступ к корневой папке RootFolder, но выдадим ему доступ к дочерней папке SubSubFolder. Получается, что у пользователя на папку SubSubFolder имеется унаследованный запрет и явно выданное разрешение.

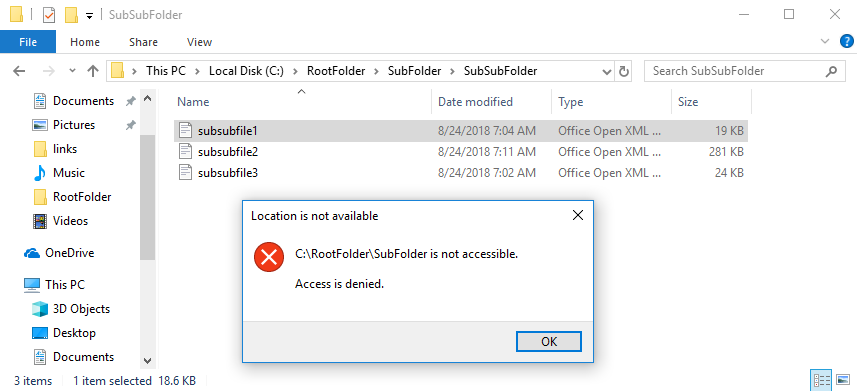

В результате пользователь может зайти в саму папку SubSubFolder, т.е. явное разрешение победило. А вот при попытке подняться выше будет получена ошибка, сработает унаследованный запрет.

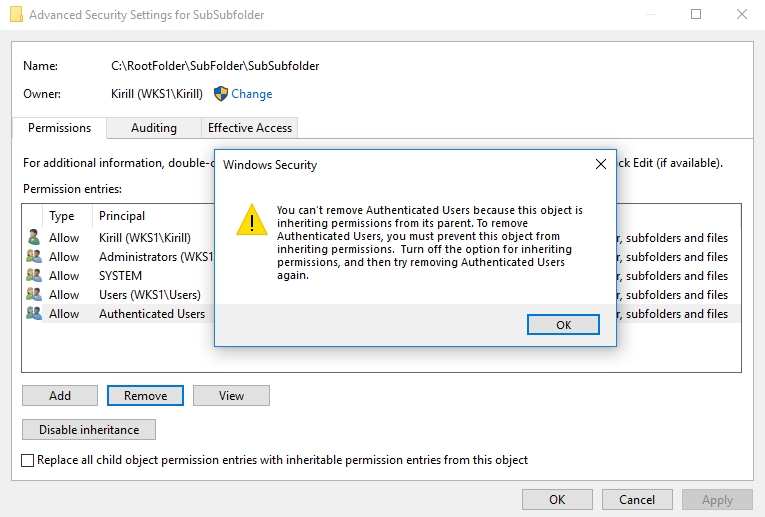

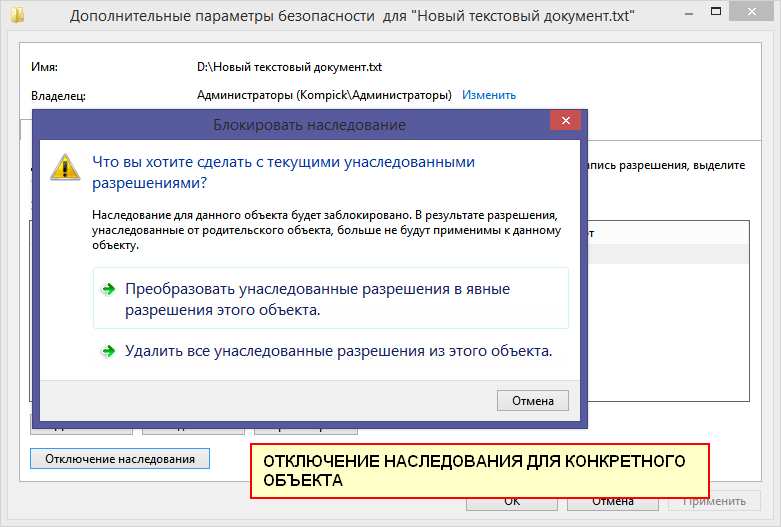

Кроме плюсов наследование имеет и свои минусы. Так изменить или удалить унаследованные разрешения невозможно, при попытке вы получите ошибку. Поэтому для их изменения сначала необходимо отключить наследование.

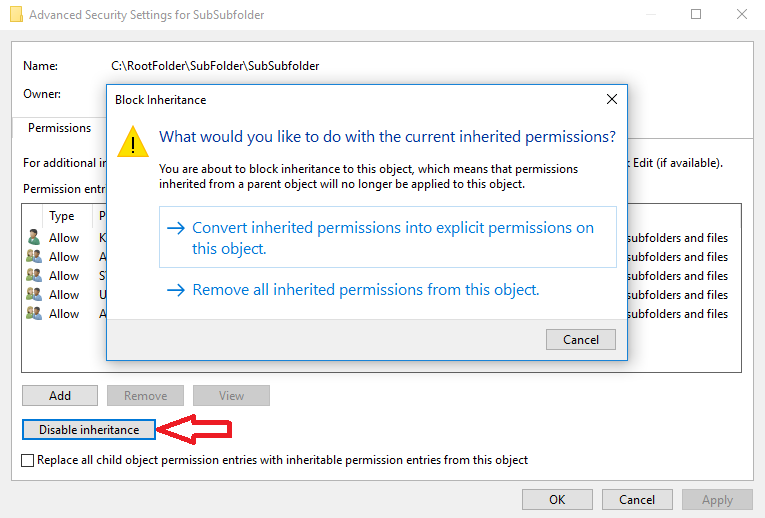

Для этого надо в расширенных настройках безопасности выбранного объекта нажать кнопку Disable inheritance (Отключить наследование) и выбрать один из двух вариантов:

• Convert inherited permissions into explicit permissions on this object (Преобразовать унаследованные от родительского объекта разрешения и добавить их в качестве явных разрешений для этого объекта);

• Remove all inherited permissions from this object (Удалить все унаследованные разрешения с этого объекта).

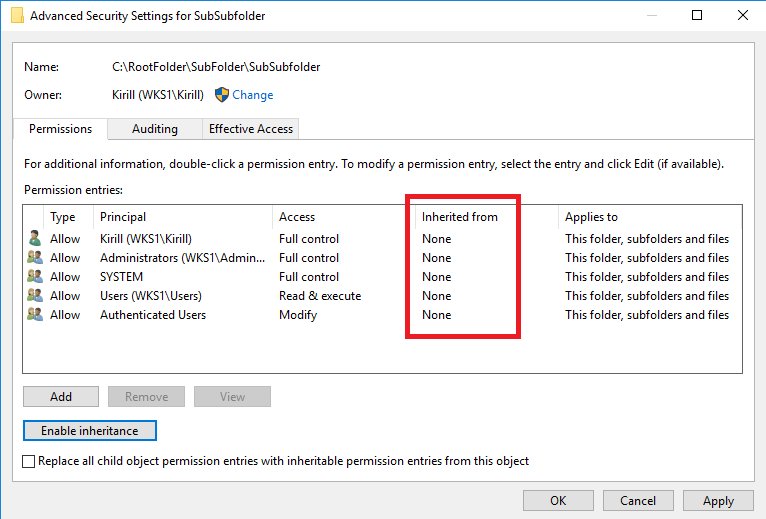

В первом варианте унаследованные разрешения остаются на месте, но становятся явными и их можно изменять и удалять.

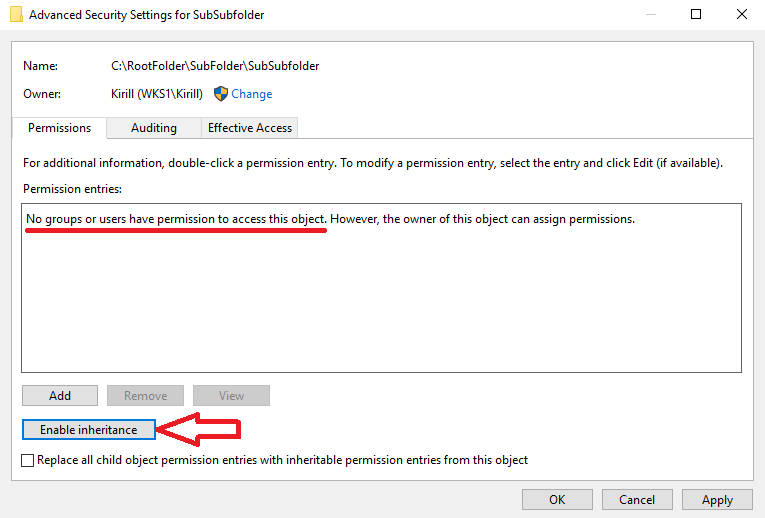

Во втором — все унаследованные разрешения просто удаляются, остаются только явные (если они есть). Если же у объекта не было явных разрешений, то он станет бесхозным и ни у кого не будет к нему доступа. Впрочем, при необходимости наследование легко включить обратно, надо всего лишь нажать на кнопку Enable inheritance (Включить наследование).

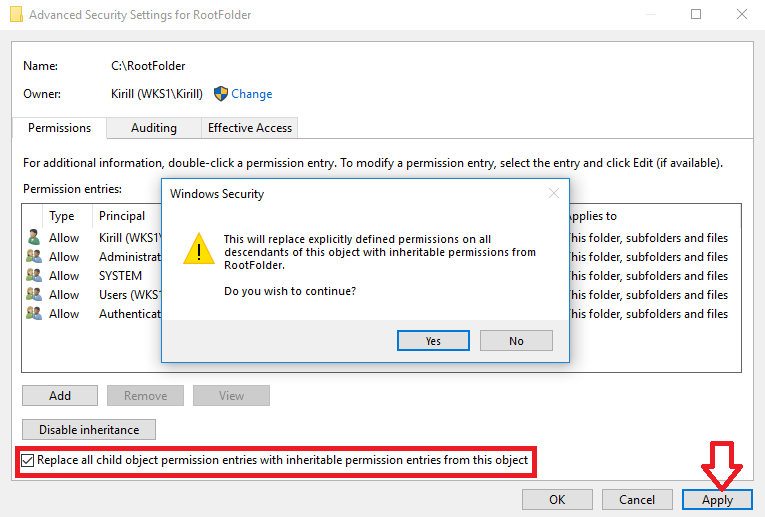

Отключение наследования позволяет более детально настраивать разрешения для дочерних объектов. Однако может быть и обратная ситуация, когда на всех дочерних объектах надо убрать созданные вручную разрешения и заменить их на разрешения, наследуемые от родительского объекта. Сделать это просто, достаточно лишь отметить чекбокс Replace all child object permission entries with inheritable permission enntries from this object (Заменить все дочерние разрешения объекта на разрешения, наследуемые от этого объекта) и нажать «Apply».

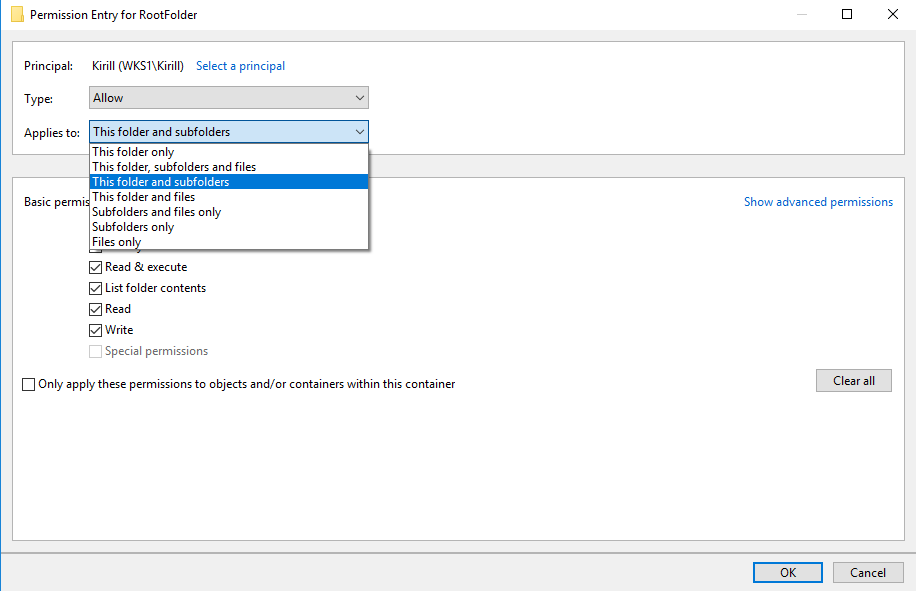

При включенном наследовании область действия унаследованных разрешений можно ограничивать, тем самым добиваясь большей гибкости при настройке разрешений. Для настройки надо перейти к разрешениям конкретного пользователягруппы и указать, на какие именно дочерние объекты должны распространяться данные разрешения:

• This folder only — разрешения распространяются только на родительскую папку, не включая ее содержимое. Т.е. к файлам и папкам, находящиеся внутри данной папки, доступа нет. Не смотря на кажущуюся бесполезность данная настройка довольно часто используется. К примеру, для корневой папки мы выдаем разрешение для всех на просмотр содержимого, но ограничиваем глубину просмотра, а уже внутри папки настраиваем права так, как нам нужно. Соответственно пользователь может зайти в папку, осмотреться и выбрать нужный ему объект. Такой подход очень удобно использовать вместе с технологией Access Based Enumeration;

• This folder, subfolders and files — разрешения распространяются на папку включая все находящиеся в ней папки и файлы. Это выбор по умолчанию;

• This folder and subfolders — разрешения распространяются на родительскую папку и подпапки, не включая файлы. Т.е. к файлам, находящимся внутри данной папки и ее подпапок, доступа нет;

• This folder and files — здесь разрешения распространяются на саму папку и находящиеся в ее корне файлы. Если в родительской папке есть дочерние папки, то к ним и их содержимому доступа нет;

• Subfolders and files only — разрешения распространяются на все файлы и папки, находящиеся внутри родительской папки, но не дают доступ к самой папке;

• Subfolders only — разрешения распространяются только на подпапки, находящиеся в данной папке. На родительскую папку, а также на файлы, находящиеся внутри родительской папки и дочерних папок разрешений нет;

• Files only — разрешения распространяются на все файлы, находящиеся внутри родительской папки и дочерних папок. На родительскую папку и подпапки разрешений нет.

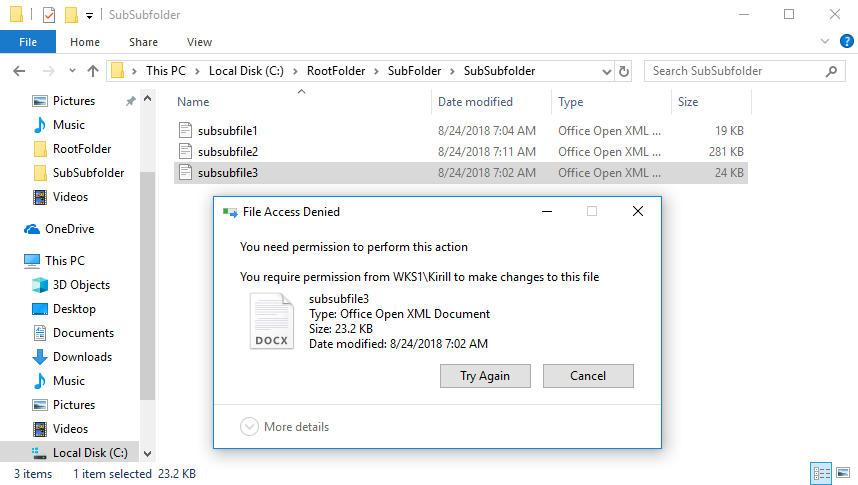

Данные ограничения в сочетании с расширенными разрешениями позволяют очень гибко настраивать права доступа к файлам. Для примера выдадим пользователю полный доступ к корневой папке, но установим ограничение This folder and subfolders, которое дает доступ ко всем дочерним папкам. И действительно, мы можем зайти в папку, пройти вглубь в подпапку Subsubfolder и даже посмотреть ее содержимое, а вот произвести какие либо действия с файлами у нас не получится.

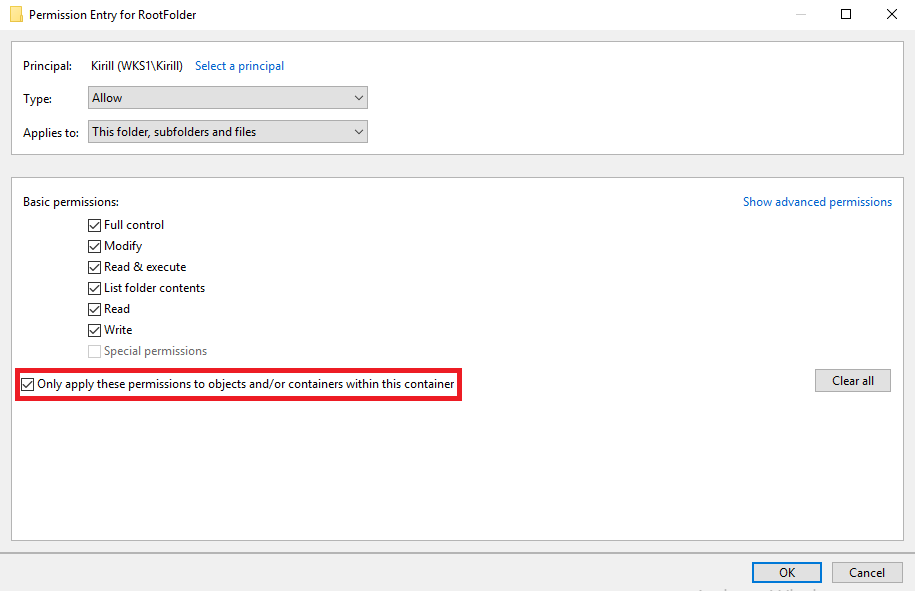

Кроме определения области действия есть еще один способ ограничить наследование. Для этого надо отметить чекбокс Only apply these permissions to object and/or containers within this container (Применить данные разрешения для объектов внутри этого контейнера). Действие этого чекбокса ограничивает наследование только дочерними объектами и только данного объекта, т.е. при включении этой опции вне зависимости от выбранной области действия разрешения будут распространяться только на находящиеся в корне родительской папки файлы и папки.

Владелец

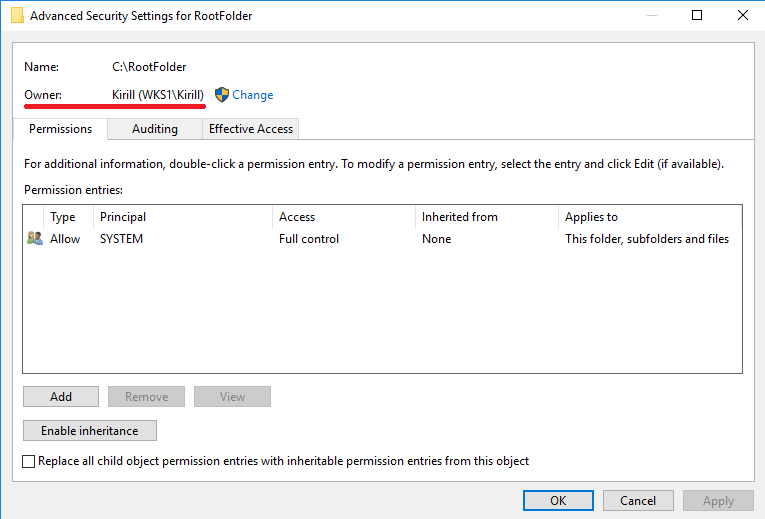

Вот мы и добрались до понятия владелец (Owner). Изначально владельцем объекта является пользователь, этот объект создавший. Что более важно, владелец имеет полный, никем и ничем не ограниченный доступ к объекту, и лишить его этого доступа достаточно сложно. Даже если владельца вообще нет в списке доступа и он не имеет никаких прав на объект, все равно он может легко это исправить и получить полный доступ.

Для примера удалим из списка доступа папки RootFolder всех ″живых″ пользователей и группы, оставим доступ только системе. Как видите, пользователь Kirill не имеет абсолютно никаких разрешений на папку, но при этом является ее владельцем.

Теперь зайдем в систему под этим пользователем, откроем проводник и попробуем зайти в папку. Доступа к папке конечно же нет, о чем сказано в предупреждении, но при этом предлагается продолжить открытие папки.

Соглашаемся на предложение, жмем кнопку «Continue» и спокойно открываем папку. А если теперь проверить разрешения, то мы увидим, что пользователь Kirill появился в списке и у него полный доступ. Дело в том, что если пользователь является владельцем папки, то при попытке доступа разрешения добавляются автоматически.

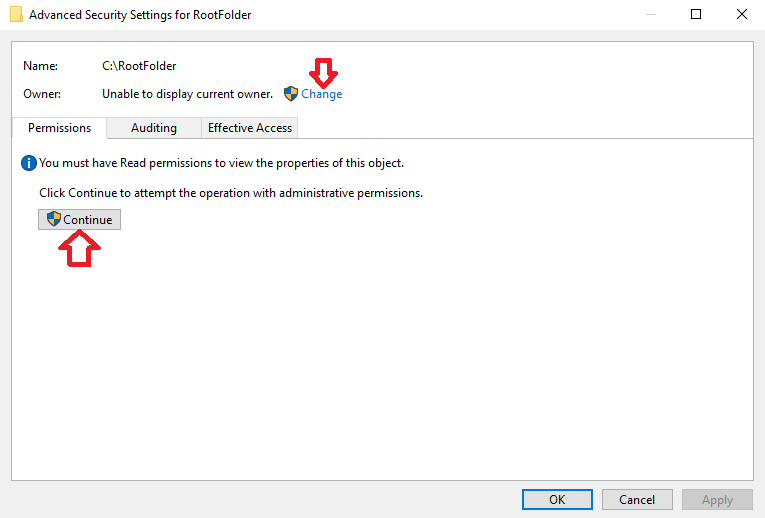

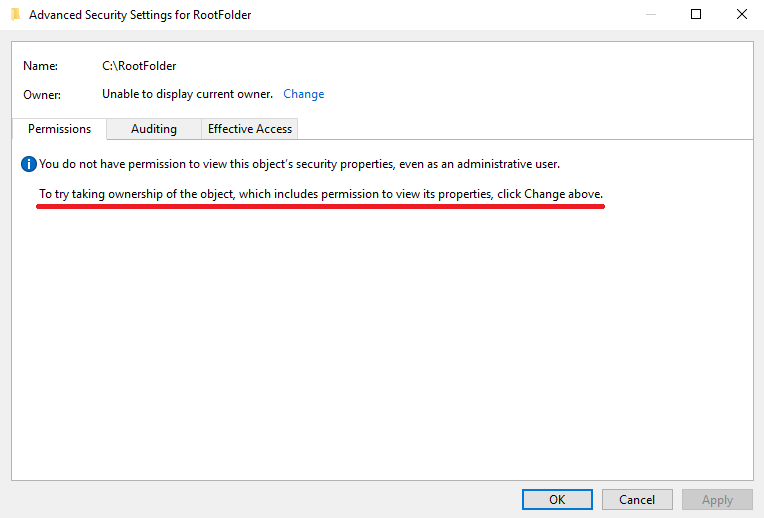

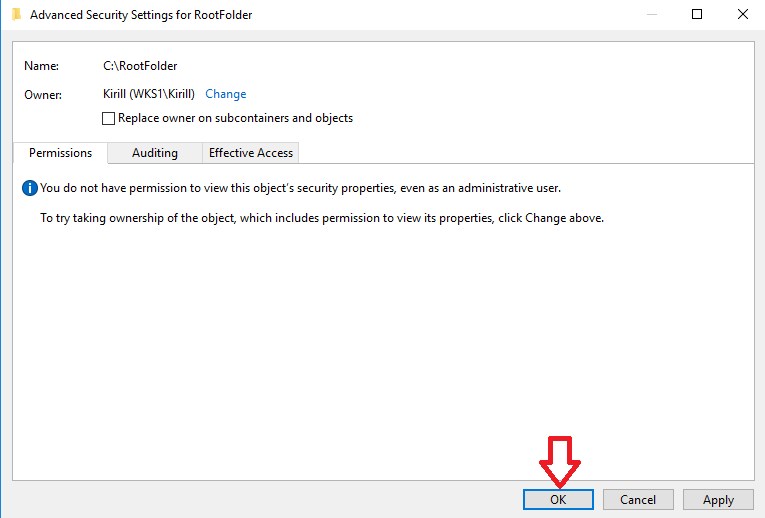

То, что владелец всегда может получить доступ к объекту, это понятно. А кто может стать владельцем? По умолчанию право сменить владельца (Take ownership) имеют члены группы локальных администраторов. Для примера отберем права владельца на папку RootFolder у пользователя Kirill. Затем заходим в расширенные свойства безопасности папки и видим, что пользователь неизвестен. Но Kirill входит в группу администраторов на компьютере и значит может вернуть себе владение папкой. Для получения прав владельца сразу жмем на кнопку «Change» или сначала на кнопку «Continue».

При нажатии на «Continue» окно откроется с правами администратора, а также вы получите небольшую подсказку, но затем все равно придется жать на кнопку «Change»

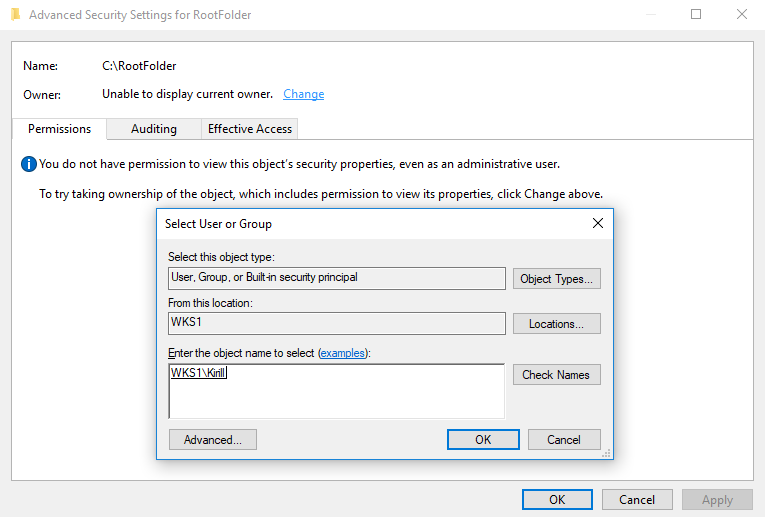

Дальше все просто, выбираем нужного пользователя (или группу), подтверждаем свой выбор

жмем OK

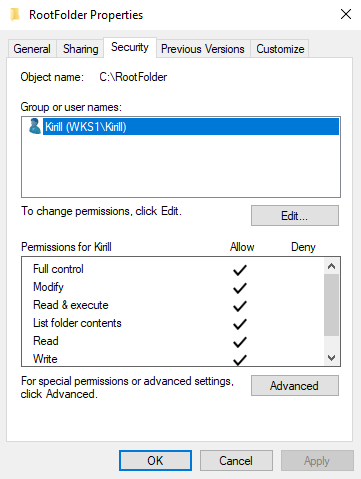

и становимся владельцем. Ну а став владельцем, мы сразу увидим текущие разрешения объекта и сможем их изменять.

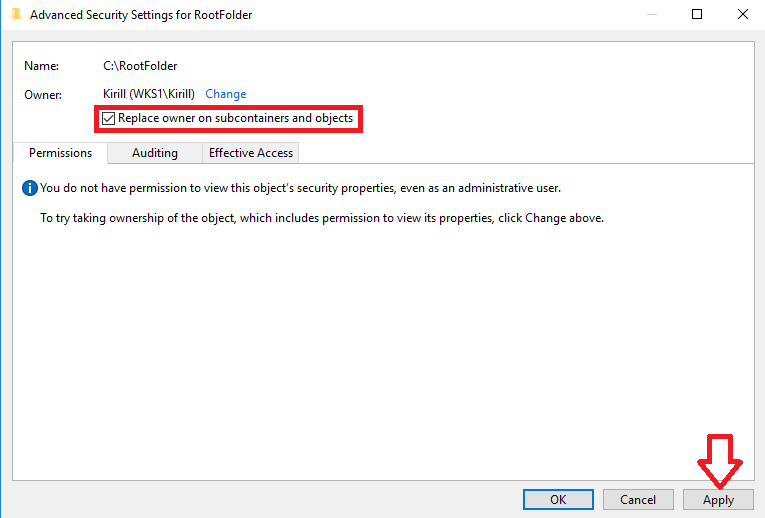

Смена владельца корневой папки не означает автоматическую смену владельца у дочерних файловпапок. Для смены владельца всех объектов внутри надо отметить чекбокс Replace owner on subcontainers and objects (Сменить владельца у подконтейнеров и объектов) и нажать «Apply».

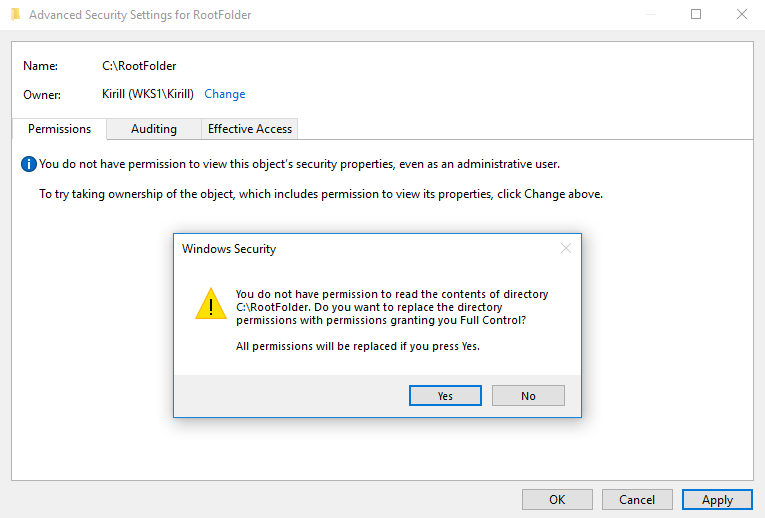

Что интересно, при смене владельца дочерних объектов заменяются и их текущие разрешения.

В результате Kirill становится не только владельцем, но и единственным имеющим разрешения пользователем.

Какие из всего этого можно сделать выводы? Первое — владелец объекта всегда может получить к нему доступ, независимо от текущих разрешений. Второе — администратор компьютера может сменить владельца любого объекта файловой системы и, соответственно, получить к нему доступ. Если же речь идет о сети предприятия, то доменные администраторы могут получить доступ к любому файловому ресурсу в пределах своего домена. Вот так)

Просмотр текущих разрешений

Как вы уже поняли, структура разрешений файловой системы может быть весьма сложной и запутанной. Особенно это касается файловых ресурсов общего доступа, в которых разрешения назначаются не отдельным пользователям, а группам. В результате определить разрешения для отдельно взятого пользователя становится достаточно сложной задачей, ведь надо определить все группы, в которые входит пользователь, а уже затем искать эти группы в списке доступа. Ну а группы могут иметь в качестве членов другие группы, да и пользователь как правило входит не в одну группу, и зачастую эти группы имеют различные разрешения на один о тот же объект.

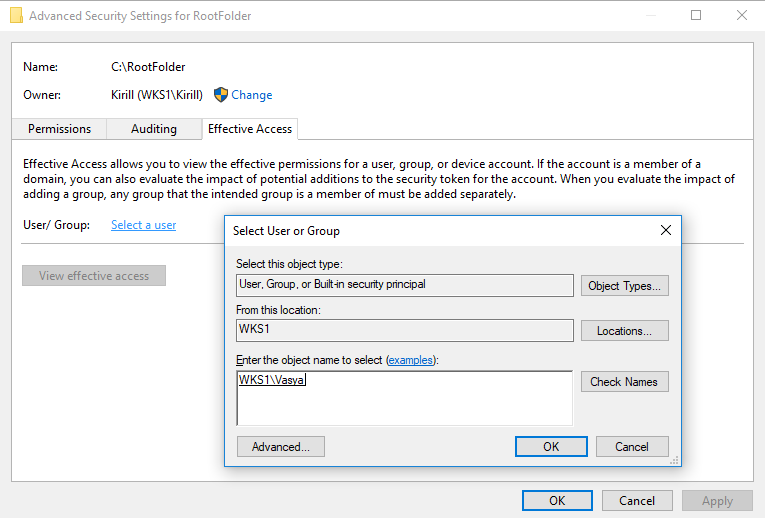

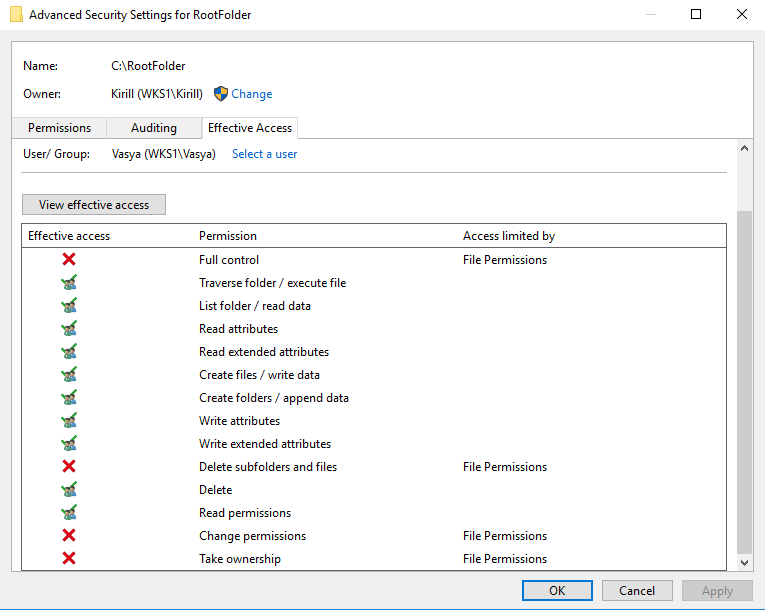

К счастью в Windows есть способ просто и быстро определить, какие именно разрешения имеет конкретный пользователь на данный объект файловой системы. Для этого надо в окне расширенных свойств безопасности перейти на вкладку Effective Access (Действующие разрешения), нажать на ссылку Select a user (Выбрать пользователя) и найти нужного пользователя или группу.

Затем жмем на кнопку View effective access (Просмотр действующих разрешений) и получаем полный список разрешений, которые имеет выбранный пользователь на данный объект. В списке присутствуют все текущие разрешения пользователя, как полученные им непосредственно, так и назначенные на группы, в которые он входит. Это особенно актуально для системных администраторов, которым регулярно приходится разбираться с отсутствием доступа у пользователей.

Заключение

В данной статье я описал только наиболее важные моменты, которые нужно знать при работе с разрешениями файловой системы. В качестве заключения несколько правил, которые могут помочь при работе с разрешениями:

• По возможности выдавать разрешения не отдельным пользователям, а группам. Это позволяет один раз настроить все необходимые разрешения и больше не возвращаться к их редактированию, а права доступа назначать путем добавления пользователя в соответствующие группы;

• Стараться по максимуму использовать свойства наследования. Это может значительно сэкономить время, расходуемое на управление разрешениями;

• Не использовать явные запреты без крайней необходимости. Использование запретов очень сильно усложняет схему доступа, а в некоторых случаях может привести к конфликтам;

• Перед раздачей слонов разрешений, необходимо четко определиться с тем, какие именно действия пользовательгруппа будет производить с файлами (читать, редактировать, создавать новые файлыпапки или выдавать разрешения) и исходя из этого назначить минимально необходимые для работы разрешения. Проще говоря, если пользователю требуется открыть файл и прочесть его, то не надо давать ему полный доступ на всю папку;

• При копировании или перемещении файлов надо помнить о том, что разрешения сохраняются только в пределах текущего логического диска (или тома). Подробнее о сохранении разрешений при копировании можно почитать здесь;

• Для облегчения управления доступом к файловым ресурсам общего доступа можно использовать дополнительные технологии, облегчающие жизнь администратора. Так технология Access Based Enumeration позволяет пользователю видеть только те объекты, к которым у него есть доступ, технология Access Denied Assistance вместо отказа в доступе выдает осмысленное сообщение и позволяет пользователю обратиться к администратору или владельцу ресурса с запросом через специальную форму. Можно еще упомянуть Dynamic Access Control, хотя это уже отдельная большая тема.

Как отключить наследование разрешений?

Отключить унаследованные разрешения для файла или папки в Windows 10

- Откройте «Проводник».

- Найдите файл или папку, для которых вы хотите отключить унаследованные разрешения.

- Щелкните файл или папку правой кнопкой мыши, выберите «Свойства», а затем щелкните вкладку «Безопасность».

- Щелкните по кнопке Advanced. …

- Нажмите кнопку Отключить наследование.

Как мне перестать наследовать разрешения от родительской папки?

Чтобы прекратить наследование разрешений родительской папки, щелкните правой кнопкой мыши файл или папку в проводнике Windows и выберите «Свойства».. На вкладке «Безопасность» диалогового окна «Свойства» нажмите «Дополнительно», чтобы открыть диалоговое окно «Дополнительные параметры безопасности», показанное на рис. 21-17.

Как отключить наследование в Active Directory?

Вы можете отключить наследование от дочернего объекта или от родителя. Чтобы отключить наследование, откройте редактор ACL для объекта AD, затем снимите флажок Разрешить наследование. разрешения от родителя для распространения на этот объект флажок. После того, как вы нажмете «ОК», появится диалоговое окно «Безопасность».

Что будет, если я отключу наследование?

Отключение наследования часто является более безопасным и простым способом ограничить доступ к определенной подпапке внутри папки проекта (родительская папка), сохраняя при этом доступ к остальным подпапкам в папке проекта. Удаление разрешений полезно, когда вам нужно полностью отозвать доступ пользователя или групп.

Как отключить разрешения?

Автоматически удалять разрешения для неиспользуемых приложений

- На телефоне откройте приложение «Настройки».

- Коснитесь Приложения и уведомления.

- Коснитесь приложения, которое хотите изменить. Если вы не можете его найти, сначала нажмите «Просмотреть все приложения» или «Информация о приложении».

- Коснитесь Разрешения.

- Включите Удалить разрешения, если приложение не используется.

Защищены ли правила доступа?

Правила защищенного доступа не могу изменяться родительскими объектами посредством наследования. Значение true для защиты правил доступа, связанных с этим объектом ObjectSecurity, от наследования; false, чтобы разрешить наследование. true, чтобы сохранить унаследованные правила доступа; false, чтобы удалить унаследованные правила доступа.

Как изменить разрешения для всех дочерних объектов?

В нижней части Расширенные настройки безопасности для окно, установите флажок Заменить все записи разрешений дочернего объекта наследуемыми записями разрешений от этого объекта. Примечание. Если вы используете старую операционную систему, этот флажок сформулирован несколько иначе, но имеет тот же эффект. Щелкните ОК.

Как включить наследование для всех вложенных папок?

Как включить наследование прав доступа

- Откройте диалоговое окно «Безопасность» для папки, для которой вы хотите включить наследование.

- Нажмите Дополнительно.

- Откроется диалоговое окно «Дополнительные параметры безопасности»:

- Щелкните Включить наследование.

Первоначальный ответ: Как мне удалить «разрешения» из Windows 10? Уважаемый, Для разрешений приложений: Перейдите в Пуск> Настройки> Конфиденциальность. Выберите функцию (например, Календарь) и выберите, какие разрешения для приложений включены или отключены.

Как мне запретить Windows запрашивать разрешение?

Перейдите в группу настроек «Система и безопасность», нажмите «Безопасность и обслуживание» и разверните параметры в разделе «Безопасность». Прокрутите вниз, пока не увидите раздел Windows SmartScreen. Нажмите под ним «Изменить настройки». Для внесения этих изменений вам потребуются права администратора.

Что такое наследование безопасности?

Наследование безопасности относится к передаче разрешений от родительского объекта к дочернему объекту. Например, папка может быть родительской для вложенной папки или документа; документ может быть родительским для аннотации. Дочерний объект может наследовать разрешения безопасности от своего родительского объекта.

Как остановить наследование групповой политики?

Шаги:

- Щелкните вкладку «Управление».

- В «Управление GPO» щелкните «Управление ссылками на GPO».

- Выберите требуемый домен / подразделение / сайт с помощью кнопки «Выбрать».

- Нажмите «Заблокировать наследование» или «Разблокировать наследование» в опции «Управление», чтобы заблокировать или разблокировать наследование GPO.

Наследование разрешений в Windows 7

Принцип наследования разрешений

Поначалу принцип наследования разрешений часто сбивает с толку, но если как следует разобраться в тонкостях, эта возможность позже сэкономит массу времени.

Вкратце, если вы установили определенные разрешения для папки, то эти разрешения распространяются на все ее файлы и подпапки (хотя обычно во время настройки Windows спрашивает, нужно ли включить наследование). Когда разрешения для родительской папки распространяются также и на дочернюю папку или файл, то говорят, что дочерний объект «наследует» разрешения от родительского. Изменить унаследованные разрешения дочернего объекта невозможно, по крайней мере, пока включено наследование от предка.

Вкладка Аудит (Auditing) диалогового окна Дополнительные параметры безопасности (Advanced Security Settings) помогает отслеживать доступ к интересующему вас объекту. Для того чтобы начать собирать данные доступа, сначала нужно настроить политику аудита в окне Редактор локальной групповой политики (Group Policy) (gpedit. msc). Выберите пункт Конфигурация компьютераКонфигурация Windowsnapaметры безопасностиЛокальные политикиПолитика аудита (Computer ConfigurationWindows SettingsSecurity SettingsLocal PoliciesAudit Policy) и дважды щелкните на любой записи в правой панели (например, Аудит событий входа в систему (Audit logon events) или Аудит использования привилегий (Audit privilege use)). Так вы включите отслеживание этих событий. Позже можно будет открыть инструмент просмотра событий (eventvwr.msc) и проверить соответствующие журналы. Обратите внимание на то, что параметры на вкладке Аудит (Auditing) также подчиняются правилу наследования, о котором говорилось выше.

Вкладка Действующие разрешения (Effective Permissions) — это инструмент устранения неполадок, с помощью которого можно проверить, как разрешения выбранного объекта влияют на конкретного пользователя. Это особенно полезно при работе с группами пользователей.

- Remove From My Forums

-

Вопрос

-

Всем привет. Помогите пожалуйста разобраться в следующей проблеме.

Ситуация: Выставляю группе Администраторы полный доступ ко второму жесткому диску компьютера, ставлю галочку разрешения — наследовать, видно как windows пошла проставлять разрешения обьектам на жестком диске, но доступ к диску не появляется пока явно не

укажешь разрешения пользователю под которым сидишь (пользователь этот находится в группе Администраторы. После явного указания прав своему пользователю (галочка наледовать разрешения также выставлена), прямой доступ к папкам также не повляется. Все папки на

диске отмечены золотистым замком, и при попытке открыть папку появлется диалоговое окно «У вас нет прав на доступ к этой папке. Чтобы получить полный доступ к папке нажмите продолжить».-

Изменено

12 сентября 2010 г. 14:19

-

Изменено

Ответы

-

Убери галочку = «Применять эти разрешения …»

http://www.podgoretsky.com

-

Помечено в качестве ответа

Alexander Belikov

12 сентября 2010 г. 17:10

-

Помечено в качестве ответа

Содержание

- Установить особые разрешения для новой группы или пользователя.

- Установить особые разрешения для существующей группы или пользователя.

- Удалить существующую группу или пользователя вместе с его особыми разрешениями.

- Смена унаследованных разрешений:

- Способ будет полезен всем обладателям Total Commander:

Чтобы установить, просмотреть, сменить или удалить особые разрешения для файлов и папок Windows Vista, с помощью ОС Windows XP выполните следующее:

1. Откройте проводник и найдите файл или папку, для которой требуется установить особые разрешения.

2. Щелкните файл или папку правой кнопкой мыши, выберите команду Свойства и перейдите на вкладку Безопасность. Чтобы отобразить вкладку «Безопасность», нажмите кнопку Пуск и выберите команду Панель управления. Перейдите в категорию Оформление и темы, затем щелкните значок Свойства папки. На вкладке Вид в группе Дополнительные параметры снимите флажок «Использовать простой общий доступ к файлам (рекомендуется)».

3. Нажмите кнопку Дополнительно и выполните одно из следующих действий.

Установить особые разрешения для новой группы или пользователя.

Нажмите кнопку Добавить. В поле Имя введите имя пользователя или группы и нажмите кнопку ОК.

Установить особые разрешения для существующей группы или пользователя.

Выберите имя пользователя или группы и нажмите кнопку Изменить.

Удалить существующую группу или пользователя вместе с его особыми разрешениями.

Выберите имя пользователя или группы и нажмите кнопку Удалить. Если кнопка Удалить недоступна, снимите флажок «Наследовать от родительского объекта применимые к дочерним объектам разрешения, добавляя их к явно заданным в этом окне», нажмите кнопку Удалить и пропустите следующие два шага.

4. В списке Разрешения установите или снимите соответствующий флажок (разрешить или запретить).

5. В столбце Применять выберите папки или подпапки, к которым должны будут применяться данные разрешения.

6. Чтобы предотвратить наследование этих разрешений файлами и подпапками, снимите флажок «Применять эти разрешения к объектам и контейнерам только внутри этого контейнера».

7. Нажмите кнопку ОК и затем в окне Дополнительные параметры безопасности для Имя Папки снова нажмите кнопку ОК.

Внимание!

— Если установить флажок «Заменить разрешения для всех дочерних объектов заданными здесь разрешениями, применимыми к дочерним объектам, добавляя их к явно заданным в этом окне», то все разрешения для подпапок и файлов будут отменены, и вместо них будут назначены разрешения, установленные для родительского объекта. После нажатия кнопки Применить или ОК это изменение уже нельзя будет отменить, сняв упомянутый флажок.

Примечания:

— Чтобы открыть проводник, нажмите кнопку Пуск и выберите команды Все программы, Стандартные и Проводник.

— Группа «Все» больше не включает в себя группу с разрешением «Анонимный вход».

— Если установить флажок «Наследовать от родительского объекта применимые к дочерним объектам разрешения, добавляя их к явно заданным в этом окне», то данный файл или папка будет наследовать разрешения от родительского объекта.

— Разрешения можно устанавливать только на дисках, отформатированных для файловой системы NTFS.

— Если какие-либо флажки в списке Разрешения затенены, это означает, что данные разрешения наследуются из родительской папки.

— Изменять разрешения может только владелец объекта или те пользователи, которым он предоставил соответствующие разрешения.

— Группы и пользователи, обладающие разрешением на «Полный доступ» к папке, могут удалять из нее файлы и подпапки, независимо от имеющихся разрешений на доступ к этим файлам и подпапкам.

Смена унаследованных разрешений:

Если при просмотре разрешений на доступ к объекту флажки разрешений оказываются затенены, значит, эти разрешения унаследованы от родительского объекта. Изменить унаследованные разрешения можно тремя способами.

— Внесите изменения в разрешения на доступ к родительскому объекту, и эти изменения будут унаследованы данным объектом.

— Измените разрешение на противоположное (Разрешить вместо Запретить или наоборот), чтобы отменить унаследованное разрешение.

— Снимите флажок «Наследовать от родительского объекта применимые к дочерним объектам разрешения, добавляя их к явно заданным в этом окне».

Теперь можно изменить разрешения или удалить пользователей или группы из списка Разрешения. Однако после этого данный объект больше не будет наследовать разрешения от родительской папки.

На странице Дополнительно в списке Элементы разрешений имеется столбец Применять к, где указаны папки и подпапки, к которым применяется соответствующее разрешение. В столбце Унаследовано от указано, откуда наследуются разрешения.

Если строка Особые разрешения в списке Разрешения для имя пользователя или группы затенена, отсюда не следует, что данное разрешение было унаследовано. Это означает, что выбрано особое разрешение.

Способ будет полезен всем обладателям Total Commander:

1) Установите Total Commander (TC).

2) Выделите в TC на диск с установленной Windows Vista, и, когда появятся сообщения, что невозможно удалить файлы, нажмите кнопку пропустить всё.

3) Выделяем папку Windows и заходим в меню TC => Сеть => Стать владельцем и жмём OK

Также повторяем действия для папок Users и Program Files !

4) Выделяем папку Windows и заходим в меню TC => Сеть => Изменение прав доступа, ставим галочку Сменить разрешения для подкаталогов, выставляем себе права на полный доступ и жмём OK

Также повторяем действия для папок Users и Program Files !

5) Выделяем папку Windows и заходим в меню TC => Сеть => Аудит файлов, ставим галочку Сменить аудит для подкаталогов, выставляем себе права на полный доступ (ставим галочки на всех пунктах) и жмём OK

Также повторяем действия для папок Users и Program Files !

Особенности прав доступа к объекту

Мы уже прошлись по теме настройки прав доступа к папке/файлу. Напомню, что мы рассмотрели варианты настройки как через привычный интерфейс Windows, так и через интерфейс командной строки. Но одной лишь настройкой сыт не будешь, если не знать поведение прав доступа к объекту при копировании или перемещении объекта, если не знать про наследование и не знать как можно просмотреть уже назначенные разрешения.

Определение действующих прав доступа к объекту

На конечного пользователя могут одновременно действовать довольно много разрешений доступа. Кроме разрешений, которые непосредственно заданы для данного пользователя, есть еще и права доступа, которые заданы для группы пользователей, в которой он состоит. Вдобавок, стоит напомнить, что группы могут быть вложены друг в друга, а приоритет разрешений у более внутренней группы выше, чем у внешней группы. К тому же приоритет запретов выше, чем приоритет разрешений. Так как не запутаться среди стольких правил?

Выяснить конечные права доступа к объекту для какого-либо пользователя или группы поможет вкладка Безопасность в окне Свойства выбранного объекта. Для этого необходимо нажать кнопку Дополнительно и перейти во вкладку Действующие разрешения. После этого необходимо нажать кнопку Выбрать пользователя и указать пользователя или целую группу, для которой хотите получить результирующий список разрешений. Что Вы собственно и получите, если нажмете кнопку ОК.

Наследование прав доступа к объекту

Суть наследования проста: потомок папки получает наследство от своего предка. Другими словами, если внутри папки создается новая папка, то она получит все те права доступа, которые были у её предка.

Данную функцию можно либо включить, либо отключить. Для этого в окне Свойства папки необходимо перейти во вкладку Безопасность и нажать кнопку Дополнительно. Искомый пункт будет иметь название Добавить разрешения, наследуемые от родительских объектов или Включение наследования/Отключение наследования в зависимости от используемой операционной системы.

Права доступа к объекту при копировании или перемещении объекта

При копировании папки или файла его новоиспеченная копия получит только те права доступа, которые задаются вновь создаваемым папкам или файлам, а так же права доступа, которые она наследует по месту своего «рождения». Никаких прав доступа от оригинала она не получит.

При перемещении объекта роль играет то, куда происходит перемещение. Если объект перемещает внутри тома, то все права доступа сохраняются. Если же объект перемещают с одного тома на другой, то он получает права доступа целевого расположения, так же как и в случае с копированием.

Если же Вы хотите скопировать объект с сохранением всех его прав доступа, используйте утилиту командной строки Robocopy.

Как обойти права доступа к объекту?

Если Вы хотите обойти запрет, который выставлен Вам правами доступа к объекту, попробуйте несколько вариантов:

- Скопируйте объект и сохраните там, где у Вас имеется полный доступ.

- Переместите объект на другой том.

- Переместите или скопируйте объект на флешку или на локальный диск с файловой системой FAT/FAT32 и у Вас появится полный доступ к объекту. Объясняется это тем, что права доступа — привилегия файловой системы NTFS.

Но не стоит радоваться раньше времени. Если у администратора руки не кривые, то эти действия Вы вообще не сможете выполнить. Удачи Вам.

Как и в реальном мире, в мире компьютеров и интернета есть вещи, которыми мы можем обладать и есть вещи, которыми мы обладать не можем. А не можем потому, что не имеем на них прав. Объяснять, для чего собственно были придуманы все эти разрешения и права доступа, полагаем, не нужно. Если бы их не было, любой пользователь мог бы просматривать, изменять и удалять любые не принадлежащие ему файлы не только на локальных машинах, но и на серверах.

С понятиями прав и разрешений на файлы более или менее знакомы все пользователи. Но что в действительности они собой представляют и как система определяет, какой файл можно просматривать или изменять, а какой нет? Давайте попробуем разобраться.

Начнем с того, что большая часть всех данных хранится на дисках в виде файлов, к которыми пользователи тем или иным образом получают доступ. Пример, когда пользователь получает доступ к файлам не напрямую, а через веб-сервер, мы рассматривать не будем. Скажем лишь, что такие данные, помимо прочих разрешений, также имеют особое разрешение share, наличие которого проверяется при обращении к удалённому серверу.

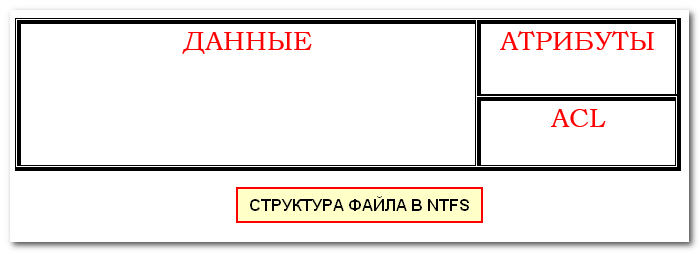

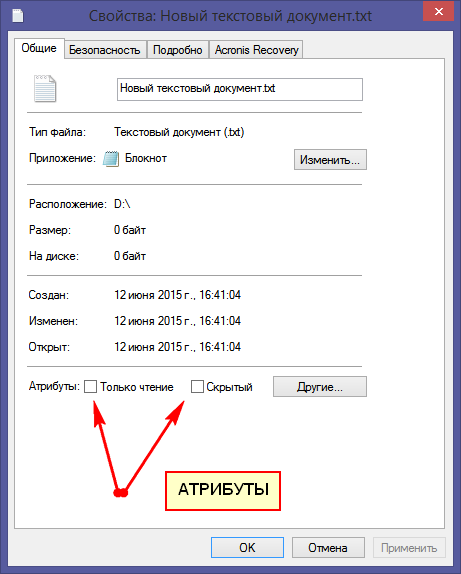

Атрибуты и ACL

При работе через сервер права доступа выдаются сервером, при непосредственной же работе с дисками через интерфейс локальной машины права доступа выдаются на уровне файловой системы NTFS. Как это работает? А вот как. Каждый записанный в NTFS файл представляет собой не только данные, помимо них он также хранит служебную информацию — атрибуты и ACL (Access Control List). Кстати, атрибуты и ACL имеют не только файлы, но и папки.

Что такое атрибуты файла, вы, в принципе, должны знать сами. Скрытый, системный, индексируемый или неиндексируемый, доступный только для чтения, готовый к архивированию — всё это называется атрибутами и просматривается в свойствах файла или папки. За права же доступа отвечают метаданные ACL. И если атрибуты описывают свойства объекта, то ACL указывает, кто именно и какие действия с этим объектом может производить. ACL также именуют разрешениями.

Структуру ACL можно представить в виде таблицы с тремя колонками.

Первая колонка содержит уникальный идентификатор пользователя (SID), вторая — описание прав (read, write и т.д.), третья — флаг, указывающий разрешено ли конкретному SID пользоваться этими правами или нет. Он может принимать два значения: true (да) и false (нет).

Основных прав доступа в NTFS четыре:

• Read разрешает только чтение файла.

• Write разрешает чтение и запись.

• Modify разрешает чтение, запись, переименование, удаление и редактирование атрибутов.

• Full Control даёт пользователю неограниченную власть над файлом. Помимо всего перечисленного, имеющий права Full Control пользователь может редактировать метаданные ACL. Все прочие права доступа возможность изменения ACL не предоставляют.

Владелец объекта

Кроме атрибутов и разрешений, каждый объект в файловой системе NTFS имеет своего владельца. Таковым может выступать локальный администратор, пользователь, TrustedInstaller, система и т.д. Владелец может изменять права доступа к своему файлу, однако локальный администратор имеет право назначить владельцем такого файла самого себя, следовательно, получить на него полные права, то есть Full Control.

Наследование

Так как файлов на диске может быть очень много и большая их часть располагается во вложенных каталогах, для удобного и быстрого изменения их прав доступа необходим какой-то механизм. Для этого в NTFS есть такая вещь как наследование.

Правило наследования простое и укладывается оно в одну формулировку: при своём создании каждый дочерний объект автоматически наследует разрешения ближайшего родительского объекта. Приведём пример. Если вы создали папку «А», а в ней папку «Б», то папка «Б» будет иметь те же разрешения, что и папка «А». Следовательно, все файлы в папке «Б» получат разрешения папки «А».

Явные и неявные разрешения

Все разрешения, которые наследуются автоматически, именуются неявными (implicit). И напротив, разрешения, которые устанавливаются вручную путём изменения ACL, называются явными (explicit). Отсюда вытекают два правила:

• На одном уровне вложенности запрещающее разрешение имеет более высокий приоритет. Если для одного SID было задано и разрешающее, и запрещающее разрешение, то действовать будет запрет.

• Явное разрешение имеет более высокий приоритет, чем неявное. Если запрет на какой-то объект был унаследован от родителя, а затем на него было установлено явное разрешение, то оно получит приоритет.

Таким образом в NTFS формируются комбинации разрешений и запретов. И если расположить приоритеты разрешений в порядке убывания, то получим примерно такую картину:

1. Явный запрет

2. Явное разрешение

3. Неявный запрет

4. Неявное разрешение

Особенности наследования при копировании и перемещении файлов

До этого момента мы говорили о наследовании при создании файлов в родительских или дочерних каталогах. В случаях копирования или перемещения объекта правила наследования меняются.

• При копировании объекта с одного тома на другой, например, с диска «С» на диск «D» копируемый объект всегда получает права или разрешения того раздела или расположенного в нём каталога, в который он копируется. Те же правила действуют при перемещении файлов между разными томами.

• При перемещении в пределах одного тома, перемещаемый объект сохраняет свою ACL, изменяется только ссылка на него в таблице MFT.

• При копировании в пределах одного тома копируемый объект получает ACL от ближайшего вышестоящего родительского каталога.

Для начала этого вполне достаточно, чтобы иметь более-менее чёткое представление о том, как работают законы разрешений в NTFS. На самом деле разрешений в файловой системе существует гораздо больше разрешений. Большинству простых пользователей их знать необязательно, а вот будущим системным администраторам такие знания могут очень даже пригодится.

Загрузка…

Операционные системы Windows используют специальные разрешения для управления доступом к определенным файлам и папкам. Как правило, Windows назначает разрешения для файла на основе его родительской папки, поэтому администратору не нужно назначать разрешения для каждого отдельного файла. Говорят, что файл «наследует» свои разрешения от родительской папки. Однако отключение наследования разрешений позволяет любому файлу или папке иметь собственные настройки разрешений, отличные от родительской папки.

Шаг 1

Нажмите «Пуск» и выберите «Компьютер».

Шаг 2

Перейдите к файлу или папке, для которой вы хотите установить разрешения. Щелкните правой кнопкой мыши файл или папку и выберите «Свойства».

Шаг 3

Перейдите на вкладку «Безопасность» и выберите «Дополнительно», чтобы просмотреть параметры разрешений.

Шаг 4

Установите флажок «Унаследовать от родительских элементов записи разрешений, которые применяются к дочерним объектам», и нажмите «ОК», чтобы сохранить настройки. Это отключит наследование разрешений для файла или папки, и его настройки разрешений можно изменять отдельно от родительской папки.

by Teodor Nechita

Eager to help those in need, Teodor writes articles daily on subjects regarding Windows, Xbox, and all things tech-related. When not working, you may usually find him either… read more

Published on February 18, 2020

An access control list, also known as an ACL, is a list of permissions attached to an object. The ACL may show permissions that are marked as having been inherited from the parent, but the parent itself may not have these permissions configured in its ACL.

The bad part is that this symptom may occur even though an inheritance is still activated. Any future change to the parent folder’s ACL causes the child’s ACL to receive the inherited permissions.

More so, any attempt to change the ACL of the child causes the inheritance to be applied automatically.

Given the apparent randomness of this issue, many users have already reported it happening to them as well. That is why we’ve created this article, to let you know why this happens and what you can do.

What causes the folder inheritance issues?

The main reason for this issue appearing is usually simply moving a folder somewhere else within the same volume. When you move a folder, the ACL is not changed, and the inherited permissions are not updated.

Even when the inheritance feature is enabled for this folder, the inherited permissions are not automatically updated. The ACL will be updated only if you manually, or even forcefully, change permissions, which will make the parent propagate its permissions.

Another reason for this issue happening is setting the permissions of a parent folder by using CACLS. This is because CACLS does not propagate to the subfolders.

Additionally, setting the permissions of a parent folder by using an API that does not automatically propagate inheritance can also cause this issue.

The last scenario that can lead to an inheritance issue is when you restore from a backup to a different location.

How do I fix the folder inheritance issues?

One way to avoid unexpected permission changes is to set the ACL of the file or folder to protected before moving when you want to keep the settings.

If you cannot do that, try to manually update the ACL of the moved file or folder by using the explorer ACL editor.

The next step would be to disable and then enable inheritance again. This will force the ACL to be updated with the right inherited permissions.

Note: If you know your way around VBScript, you can use it to automate this process.

By following these steps, you should no longer have issues with folders not inheriting permissions when you create them.

Note: At first glance, this issue may seem like something far beyond what a beginner can handle. However, by following these steps, you should handle them without any issues.

If you’re aware of another way to solve this problem, share it in the comments section below so that other users can try it, as well.

RELATED ARTICLES YOU SHOULD CHECK OUT:

- Fix: Folder redirection doesn’t update to a new server

- FIX: msftconnecttest redirect error on Windows 10

Still having issues? Fix them with this tool:

SPONSORED

If the advices above haven’t solved your issue, your PC may experience deeper Windows problems. We recommend downloading this PC Repair tool (rated Great on TrustPilot.com) to easily address them. After installation, simply click the Start Scan button and then press on Repair All.