Время прочтения

5 мин

Просмотры 21K

Эксперт по информационной безопасности Дэвид Уэллс (David Wells) опубликовал способ обхода контроля учетных записей UAC в Windows 10

Всем привет!

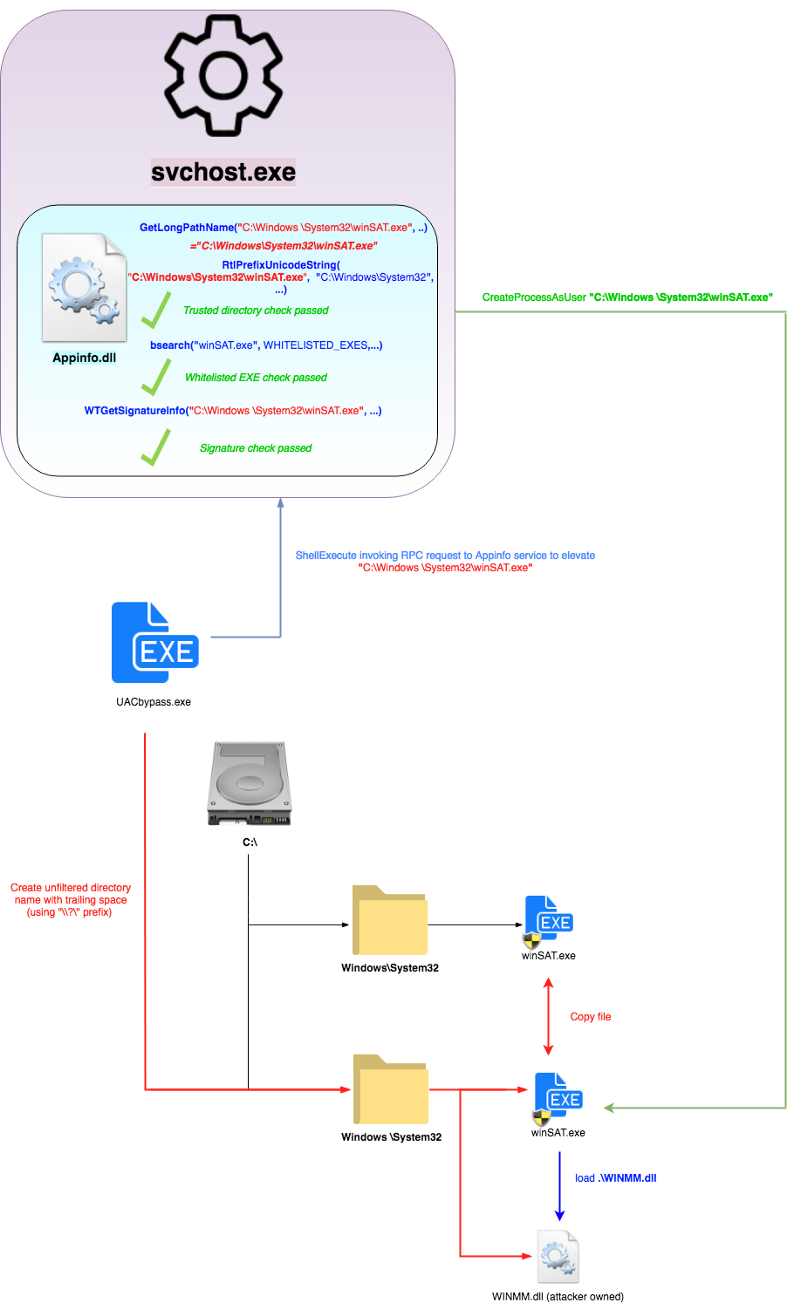

Во время исследований некоторых новых методов обхода службы контроля учетных записей (UAC) я открыл совершенно новый метод обхода UAC на момент написания этой статьи. Стоит отметить, что Microsoft не считает UAC границей безопасности, однако мы до сих пор сообщаем о разных багах в Microsoft и я хочу поделиться подробностями найденной мной уязвимости тут. Этот метод был успешно протестирован на ОС Windows 10 Build 17134. До того, как я погружусь в подробности моей находки, я сначала представлю Вам небольшое пояснение по работе самой службы UAC.

UAC Primer

Когда пользователь, входящий в группу «Администраторы», хочет запустить приложение, требующее повышенных привилегий, то UAC отображает соответствующий запрос и пользователю, являющемуся членом группы «Администраторы», потребуется подтвердить действие Однако, этот запрос UAC не возникает для ВСЕХ административно исполняемых файлов в Windows. Есть несколько исключений, которые будут «автоматически» повышать привилегии исполняемого файла, не вызывая запроса UAC, в обход UAC (к большому удивлению!). Эта отдельная группа избранных надежных исполняемых файлов проходит дополнительные проверки безопасности системой, чтобы убедиться, что на самом деле эти файлы достоверны, поэтому информационные злоумышленники обычно не злоупотребляют данной функцией. Этот подход использовался в предыдущих методах обхода UAС и будет основой моего нового метода обхода. Однако, есть несколько лазеек, которые нам нужно воспользоваться, чтобы наша атака удалась. Давайте рассмотрим требования, которые должны соблюдаться, если мы хотим, чтобы наш исполняемый файл был «автоматически повышен в привилегиях». Для этого я покажу несколько картинок дисассемблируемой библиотеки appinfo.dll (служба AIS, обрабатывающая запросы на повышение привилегии — один из основных компонентов UAC).

Требование 1: Файл сконфигурирован для автоматического повышения привилегий

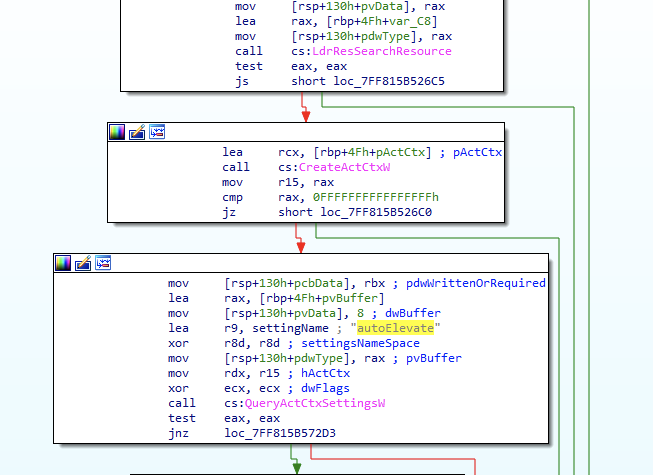

Когда возникает запрос на повышение привилегий для программы, то в службе AIS (appinfo.dll) выполняется вызов RPC с целевым исполняемым путем, переданным в качестве аргумента. Затем эта служба будет сопоставлять целевое исполняемое содержимое файла для чтения. В манифесте исполняемого файла делается попытка прочитать значение для получения ключа «autoElevate» (если он существует).

Рисунок 1 – Чтение манифеста исполняемого файла для получения значения ключа «autoElevate».

Если значение получено и это «Истина», то файл будет считаться как с «автоматическими» повышаемыми привилегиями исполняемым файлом, который будет запускаться с повышением привилегий и не вызывать диалоговое окно службы UAC (при условии, что оно передало следующие требования, упомянутые ниже).

Рисунок 2 — вызов «bsearch» для проверки имени исполняемого файла в списке исполняемых файлов «auto elevating»

Некоторые из этих жестко запрограммированных в системе файлов в белом списке:

‘cttunesvr.exe’, ‘inetmgr.exe’, ‘migsetup.exe’, ‘mmc.exe’, ‘oobe.exe’, ‘pkgmgr.exe’, ‘provisionshare.exe’, ‘provisionstorage.exe’, ‘spinstall.exe’, ‘winsat.exe’

Требование 2: Правильно подписанные

Предполагается, что второе условие для «автоматического» повышения привилегии после отправки запроса в UAC, это выполнение проверки подписи с помощью «wintrust! WTGetSignatureInfo».

Это означает, что злоумышленник не сможет просто создать свой собственный нужный для «автоматического» повышения привилегий манифест или исполняемый файл и добиться успеха, поскольку бинарный файл злоумышленника, скорее всего, будет неправильно подписан, и, вероятно, также не будет выполняться последнее требование — исполнение из надежного каталогадиректории.

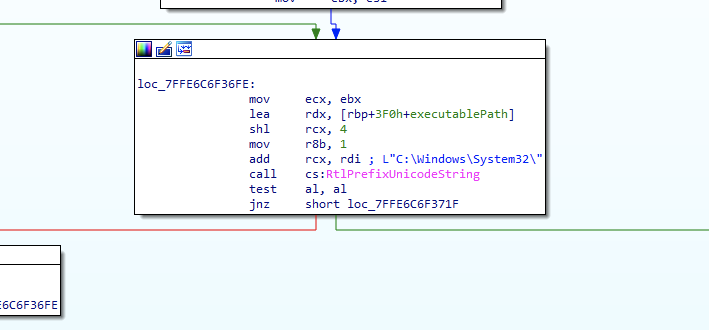

Требование 3: Исполнение из надежного каталогадиректории

Последнее требование для получения «автоматического» повышения привилегий заключается в том, что целевой исполняемый файл находится в «доверенном каталоге», например «C: WindowsSystem32». На Рисунке 3 показано, что служба AIS выполняет эту проверку пути с запросом на повышение, в этом случае одним из путей, считающихся «доверенным», является «C:WindowsSystem32».

Рисунок 3

Название этой статьи «Обход контроля учетных записей (UAC) путем пародирования доверенных директорий», поэтому Вы, вероятно, сможете легко догадаться, что будет дальше.

Обход UAC

Как упоминалось ранее в разделе UAC Primer, автопривилегированность (обход UAC) будет выполняться для исполняемых файлов, которые:

- Сконфигурированы для получения «автоматического» повышения привилегий

- Правильно подписаны

- Запускаются из надежного каталога («C:WindowsSystem32»)

Appinfo.dll (AIS) использует API RtlPrefixUnicodeString, чтобы проверить, соответствует ли исполняемый путь файла с «C:WindowsSystem32» для проверки одного из доверенных каталогов. Это довольно железобетонная проверка, учитывая ее сравнение с каноническим местом расположения файла.

Поэтому, для организации обхода этой проверки я создаю каталог под названием «C:Windows » (обратите внимание на пробел после «Windows»). Конечно, с помощью этого действия все еще нельзя пройти проверку RtlPrefixUnicodeString, и я также упомяну, что это несколько недопустимое (или, по крайней мере, «недружелюбное») имя каталога, поскольку Windows не разрешает ставить пробелы в конце имени при создании каталога (попробуйте).

Однако, используя API CreateDirectory и добавив «\? » к имени каталога, которое я хочу создать, мы можем обойти некоторые из этих правил фильтрации имен и отправить запрос на создание каталога непосредственно в файловую систему.

Это приводит к созданию неудобного каталога, который счастливо сосуществует в файловой системе наряду с реальным «C:Windows» (за исключением тех случаев, когда Вы пытаетесь что-либо сделать с ним в Проводнике Windows).

Теперь, когда у нас есть каталог «C: Windows », мы можем создать в нем каталог «System32» и скопировать туда один из подписанных, исполняемых файлов (у которого разрешено системой «автоматическое» повышение привилегий) из реального каталога «C:WindowsSystem32».

Для этого я скопировал «winSAT.exe» (один из файлов в белом списков исполняемых файлов Windows с разрешённом системой возможности «автоматического» повышения привилегий).

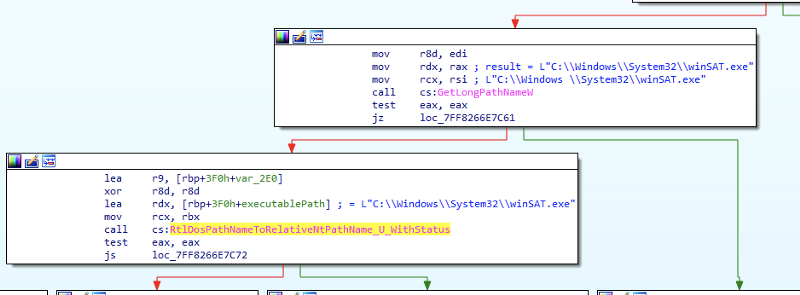

Когда мы попытаемся запустить этот файл из нашего нового каталога «C:Windows System32 winSAT.exe», он будет проходить через следующие API (см. Рис. 6) в appinfo.dll перед выполнением проверки доверенного каталога. Это важно, и основа того, почему этот обход работает.

Рисунок 6

Когда этот неудобный путь с пробелом отправляется в AIS для запроса на повышение привилегий, путь передается в GetLongPathNameW, который преобразует его обратно в «C:WindowsSystem32winSAT.exe» (пробел удален).

Отлично!

Теперь это строка, в которой прошла проверка достоверного каталога (используя RtlPrefixUnicodeString) для остальной части проверки.

Красота моего решения заключается в том, что после проверки доверенного каталога выполняется этот преобразованный путь, который потом освобождается, а остальные проверки (и окончательный запрос на повышение привилегий) выполняются с оригинальным названием исполняемого каталога (с дополнительным пробелом).

Это позволяет пройти все другие проверки и приводит к тому, что appinfo.dll принимает мою копию winSAT.exe как с «автоматическим» повышением привилегий (так как она правильно подписана и добавлена в белый список для «автоматического» повышения привилегий).

Чтобы на самом деле использовать вредоносный код, я просто скопировал поддельную WINMM.dll (импортированную winSAT.exe) в своем текущем каталоге «C:Windows System32» для подмены локальной dll. Полную концепцию можно увидеть на рисунке ниже.

Рисунок 7.

→ Ссылка на Github

Потребность в том, чтобы обойти контроль учетных записей администраторов, возникает в современных версиях ОС Windows. UAC (User Account Control) призван предостерегать администратора компьютера о всех трансформациях, которые могут наблюдаться на ПК, и поэтому админу постоянно приходится принимать решение: «Разрешить» или «Не разрешить».

Контроль учетных записей — это безобидная функция, но хочется знать, как ее обойти в случаях интенсивной работы на компьютере. Потому что постоянно всплывающие окна с вопросами — это очень сильно раздражает и отвлекает от основной работы.

Но в то же время роль этой функции — обезопасить ваш ПК от самопроизвольной инсталляции программ, влияющих на работоспособность компьютера и вносящих трансформации прямо в систему.

Как обойти контроль учетных записей пользователя Windows

Обход UAC потребует от вас большей внимательности во взаимодействии со своим железом, особенно когда вы будете устанавливать сторонние программы или вносить изменения в работу ОС. Поэтому, если есть определенные сомнения, что вы можете не справиться, лучше этого не делать вообще либо можно уменьшить эту величину контроля.

Чтобы уменьшить величину контроля, нужно:

- Раскрыть меню «Пуск», потом там вам нужно будет найти «Поиск».

- В поисковой строке впишите: «UAC». Вам будет предложен URL: «Изменение параметров контроля учетных записей». Жмите на нее.

- Вам будет предложено окошко: «Параметры управления учетными записями пользователей».

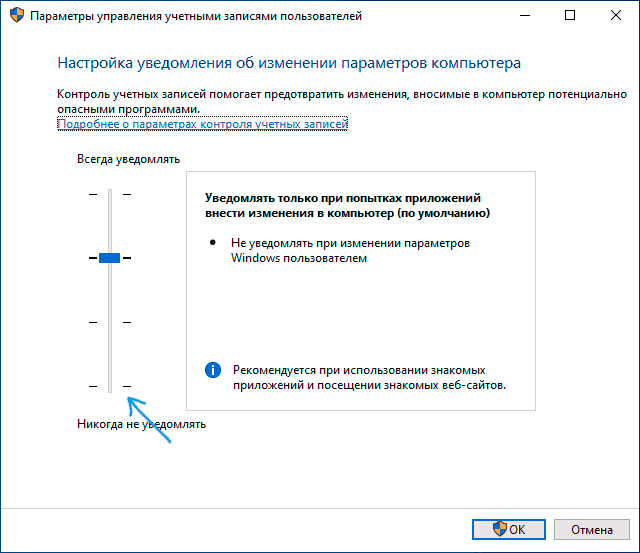

- В открывшемся окошке слева вы найдете ползунок, переместив который можно настроить, какие уведомления об изменениях вам будут приходить. Тут же можно сместить ползунок в самый низ, и никакие оповещения вам приходить не будут.

- Выберите нужный уровень контроля и нажмите «Ок», чтобы преобразования вступили в силу.

Другие способы обойти контроль учетных записей пользователя

Может так случиться, что «стандартный» способ: «как обойти контроль учетных записей» через панель управления у вас не получится. Тогда обход UAC возможен следующими путями:

- Используя командную строку. Откройте командную строку. И для того, чтобы обойти контроль учетных записей, нужно ввести следующий код: «C:WindowsSystem32cmd.exe /k %windir%System32reg.exe ADD HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem /v EnableLUA /t REG_DWORD /d 0 /f». После ввода кода нужно будет перезагрузить компьютер, чтобы преобразования вступили в силу.

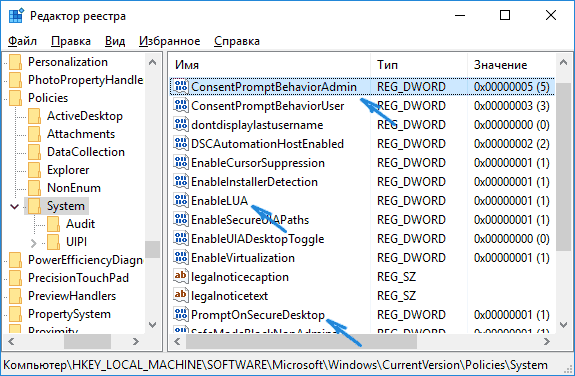

- Используя реестр. Откройте редактор реестра сочетанием кноп «Windows+R». Далее пройдите по пути: «HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows CurrentVersion Policies System» . Нужно будет отредактировать три ключа: «PromptOnSecureDesktop», «EnableLUA», «ConsentPromptBehaviorAdmin». Кликайте по ним двойным кликом, чтобы отредактировать. Чтобы обойти UAC, нужно ввести следующее значение: «0-1-0». Как сделаете это, нужно будет перезагрузить ПК.

Все три описанных способа предполагают, что вы являетесь собственником компьютера, на котором хотите обойти контроль учетных записей пользователя.

Но вы должны знать, что их намного больше. Хакерский мир не спит, поэтому злоумышленники не перестают придумывать, как можно обойти UAC, чтобы внедрить в ваш компьютер собственную программу. Как правило, они используют различные уязвимости операционной системы Windows. Также для какой-то конкретной цели используют конкретный способ. На сегодняшний день хакерских методов, как обойти контроль учетных записей пользователей, известно несколько десятков.

Чаще всего злоумышленные обходы UAC происходят при инсталляции каких-то программ, в которых уже помещен «зараженный» файл. И при установке такой программы вы собственной рукой заражаете свой ПК. И при этом неважно, включен или отключен UAC на вашем компьютере. Пик таких заражений приходился на Windows 7 в 2011-2013 годах, но они существуют и по сей день даже в последних версиях Windows 10.

Поэтому к любой устанавливаемой программе нужно относиться с большой осторожностью. Скачивать и инсталлировать программы нужно с проверенных источников. Плюс ко всему на компьютере должен быть инсталлирован хороший антивирус.

Заключение

В нашей статье вы ознакомились с тем, как обойти контроль учетных записей вашего компьютера. Если в этом есть острая необходимость, то этот шаг должен быть сделан осознанно. Ведь обход UAC — это хоть и небольшой, но минус в безопасности системы компьютера. Если в этом нет острой необходимости, то можно остановиться лишь на ограничении уровня контроля.

В любом случае ответственность за состояние вашего компьютера будет лежать только на вас — помните об этом.

По умолчанию UAC включен и требует подтверждения для любых действий, могущих оказать влияние на операционную систему, однако вы можете отключить UAC или настроить его уведомления удобным для себя способом. В конце инструкции также имеется видео, где показаны оба способа отключения контроля учетных записей Windows 10. Примечание: если даже при отключенном контроле учетных записей какая-то из программ не запускается с сообщением, что администратор заблокировал выполнение этого приложения, должна помочь эта инструкция: Приложение заблокировано в целях защиты в Windows 10.

- Отключение контроля учетных записей в панели управления Windows 10

- Изменение параметров UAC в редакторе реестра

- Отключение UAC в командной строке

- Как отключить контроль учетных записей в редакторе локальной групповой политики

- Видео инструкция

Как отключить контроль учетных записей в панели управления Windows 10

Первый способ — использовать соответствующий пункт в панели управления Windows 10 для изменения настроек контроля учетных записей.

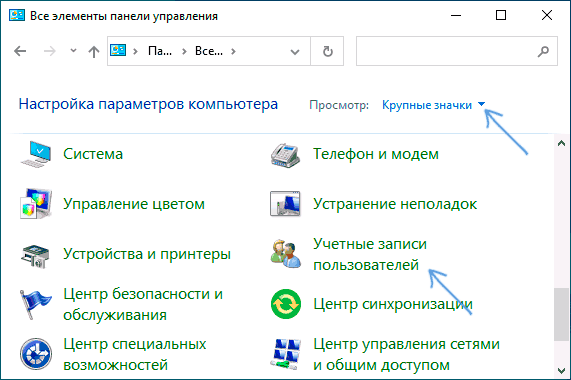

- Откройте панель управления, для этого можно использовать поиск в панели задач или нажать клавиши Win+R, ввести control и нажать Enter. А можно сразу перейти к 4-му шагу, нажав Win+R и введя UserAccountControlSettings

- В панели управления вверху справа в поле «Просмотр» вместо «Категории» установите «Значки», а затем откройте пункт «Учетные записи пользователей».

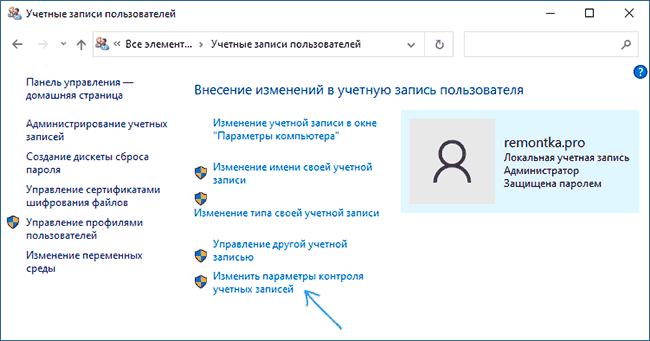

- В следующем окне нажмите «Изменить параметры контроля учетных записей».

- Далее вы можете вручную задать параметры UAC или отключить контроль учетных записей Windows 10, достаточно выбрать один из вариантов настроек работы UAC, каждый из которых пояснён далее.

Возможные варианты настроек контроля учетных записей в панели управления от верхнего к нижнему:

- Всегда уведомлять, когда приложения пытаются установить программное обеспечение или при изменении параметров компьютера — самый безопасный вариант, при любом своем действии, которое может что-то изменить, а также при действиях сторонних программ вы будете получать уведомление об этом. Обычные пользователи (не администраторы) должны будут ввести пароль для подтверждения действия.

- Уведомлять только при попытках приложений внести изменения в компьютер — этот параметр установлен в Windows 10 по умолчанию. Он означает, что контролируются только действия программ, но не действия пользователя.

- Уведомлять только при попытках приложений внести изменения в компьютер (не затемнять рабочий стол). Отличие от предыдущего пункта в том, что рабочий стол не затемняется и не блокируется, что в некоторых случаях (вирусы, трояны) может быть угрозой безопасности.

- Не уведомлять меня — UAC отключен и не уведомляет о каких-либо изменениях в параметрах компьютера, инициированных вами или программами.

Если вы решили отключить контроль учетных записей Windows 10, что является совсем не безопасной практикой, в дальнейшем следует быть очень внимательным, поскольку все программы будут иметь к системе тот же доступ, что и вы, в то время как контроль учетных записей не сообщит, если какая-то из них может повлиять на работу системы. Иными словами, если причина отключения UAC только в том, что он «мешает», я настойчиво рекомендую включить его обратно.

Изменение параметров контроля учетных записей в редакторе реестра

Отключение UAC и выбор любого из четырех вариантов работы контроля учетных записей Windows 10 возможен и с помощью редактора реестра (чтобы запустить его нажмите Win+R на клавиатуре и введите regedit).

Параметры работы UAC определяются тремя ключами реестра, находящимися в разделе

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem

Перейдите в этот раздел и найдите следующие параметры DWORD в правой части окна: PromptOnSecureDesktop, EnableLUA, ConsentPromptBehaviorAdmin. Для полного отключения контроля учетных записей достаточно изменить значение параметра EnableLUA на 0 (ноль), закрыть редактор реестра и перезагрузить компьютер.

Однако, когда вы меняете параметры UAC в панели управления, сама Windows 10 оперирует тремя параметрами одновременно и делает это несколько иначе (хотя предыдущий метод проще и быстрее). Далее привожу значения каждого из ключей PromptOnSecureDesktop, EnableLUA, ConsentPromptBehaviorAdmin в том порядке, как они указаны для разных вариантов оповещений контроля учетных записей.

- Всегда уведомлять — 1, 1, 2 соответственно.

- Уведомлять при попытках приложений изменить параметры (значения по умолчанию) — 1, 1, 5.

- Уведомлять без затемнения экрана — 0, 1, 5.

- Отключить UAC и не уведомлять — 0, 1, 0.

Отключение UAC в командной строке

Быстрый способ полностью отключить контроль учетных записей — использовать командную строку, для этого:

- Запустите командную строку от имени администратора, в Windows 10 для этого можно начать вводить «Командная строка» в поиск на панели задач, а когда найдется нужный результат — либо нажать по нему правой кнопкой мыши и выбрать нужный пункт меню, либо выбрать «Запуск от имени администратора» в панели справа.

- Введите команду (нажав Enter после ввода)

reg ADD HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem /v EnableLUA /t REG_DWORD /d 0 /f

- Закройте командную строку и перезапустите компьютер или ноутбук.

По своей сути этот метод является вариантом способа с редактором реестра, который описан выше: просто нужный параметр изменяется с помощью указанной команды.

Как отключить контроль учетных записей UAC в редакторе локальной групповой политики Windows 10

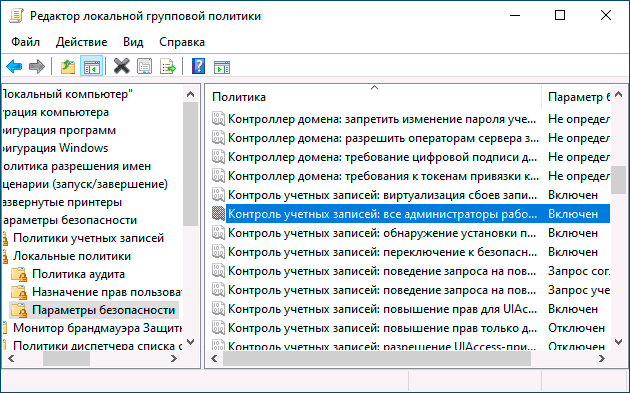

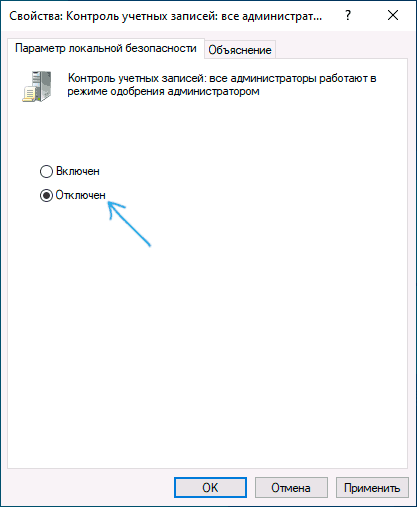

Этот метод подойдёт для Windows 10 Pro и Enterprise, где присутствует редактор локальной групповой политики. Шаги будут следующими:

- Нажмите клавиши Win+R на клавиатуре, введите gpedit.msc и нажмите Enter.

- В редакторе перейдите к разделу «Конфигурация компьютера» — «Конфигурация Windows» — «Параметры Безопасности» — «Локальные политики» — «Параметры безопасности».

- В правой панели найдите параметр «Контроль учетных записей: все администраторы работают в режиме одобрения администратором» и дважды нажмите по нему.

- Установите параметр в значение «Отключен» и нажмите «Ок».

Перезагрузка компьютера обычно не требуется.

Видео

В завершение еще раз напомню: я не рекомендую отключать контроль учетных записей ни в Windows 10 ни в других версиях ОС, если только вы абсолютно точно не знаете, для чего вам это нужно, а также являетесь достаточно опытным пользователем.

Содержание

- Обход контроля учетных записей (UAC) путем пародирования доверенных директорий

- Как обойти контроль учетных записей пользователей: способы

- Как обойти контроль учетных записей пользователя Windows

- Другие способы обойти контроль учетных записей пользователя

- Заключение

- Как отключить контроль учетных записей пользователей Windows 10

- Для чего нужна функция UAC?

- Знакомимся с функциями User Account Control.

- Отключаем UAC через командную строку

- Отключение контроля учетных записей пользователя через реестр.

- Заключение.

- UAC: как отключить контроль учетных записей в Windows 10

- Как отключить UAC в Windows 10

- Альтернатива: отключаем UAC через реестр Windows

- Как обойти UAC с помощью Планировщика заданий

Обход контроля учетных записей (UAC) путем пародирования доверенных директорий

Эксперт по информационной безопасности Дэвид Уэллс (David Wells) опубликовал способ обхода контроля учетных записей UAC в Windows 10

Всем привет!

Во время исследований некоторых новых методов обхода службы контроля учетных записей (UAC) я открыл совершенно новый метод обхода UAC на момент написания этой статьи. Стоит отметить, что Microsoft не считает UAC границей безопасности, однако мы до сих пор сообщаем о разных багах в Microsoft и я хочу поделиться подробностями найденной мной уязвимости тут. Этот метод был успешно протестирован на ОС Windows 10 Build 17134. До того, как я погружусь в подробности моей находки, я сначала представлю Вам небольшое пояснение по работе самой службы UAC.

Когда пользователь, входящий в группу «Администраторы», хочет запустить приложение, требующее повышенных привилегий, то UAC отображает соответствующий запрос и пользователю, являющемуся членом группы «Администраторы», потребуется подтвердить действие Однако, этот запрос UAC не возникает для ВСЕХ административно исполняемых файлов в Windows. Есть несколько исключений, которые будут «автоматически» повышать привилегии исполняемого файла, не вызывая запроса UAC, в обход UAC (к большому удивлению!). Эта отдельная группа избранных надежных исполняемых файлов проходит дополнительные проверки безопасности системой, чтобы убедиться, что на самом деле эти файлы достоверны, поэтому информационные злоумышленники обычно не злоупотребляют данной функцией. Этот подход использовался в предыдущих методах обхода UAС и будет основой моего нового метода обхода. Однако, есть несколько лазеек, которые нам нужно воспользоваться, чтобы наша атака удалась. Давайте рассмотрим требования, которые должны соблюдаться, если мы хотим, чтобы наш исполняемый файл был «автоматически повышен в привилегиях». Для этого я покажу несколько картинок дисассемблируемой библиотеки appinfo.dll (служба AIS, обрабатывающая запросы на повышение привилегии — один из основных компонентов UAC).

Требование 1: Файл сконфигурирован для автоматического повышения привилегий

Когда возникает запрос на повышение привилегий для программы, то в службе AIS (appinfo.dll) выполняется вызов RPC с целевым исполняемым путем, переданным в качестве аргумента. Затем эта служба будет сопоставлять целевое исполняемое содержимое файла для чтения. В манифесте исполняемого файла делается попытка прочитать значение для получения ключа «autoElevate» (если он существует).

Рисунок 1 – Чтение манифеста исполняемого файла для получения значения ключа «autoElevate».

Если значение получено и это «Истина», то файл будет считаться как с «автоматическими» повышаемыми привилегиями исполняемым файлом, который будет запускаться с повышением привилегий и не вызывать диалоговое окно службы UAC (при условии, что оно передало следующие требования, упомянутые ниже).

Рисунок 2 — вызов «bsearch» для проверки имени исполняемого файла в списке исполняемых файлов «auto elevating»

Некоторые из этих жестко запрограммированных в системе файлов в белом списке:

‘cttunesvr.exe’, ‘inetmgr.exe’, ‘migsetup.exe’, ‘mmc.exe’, ‘oobe.exe’, ‘pkgmgr.exe’, ‘provisionshare.exe’, ‘provisionstorage.exe’, ‘spinstall.exe’, ‘winsat.exe’

Требование 2: Правильно подписанные

Предполагается, что второе условие для «автоматического» повышения привилегии после отправки запроса в UAC, это выполнение проверки подписи с помощью «wintrust! WTGetSignatureInfo».

Это означает, что злоумышленник не сможет просто создать свой собственный нужный для «автоматического» повышения привилегий манифест или исполняемый файл и добиться успеха, поскольку бинарный файл злоумышленника, скорее всего, будет неправильно подписан, и, вероятно, также не будет выполняться последнее требование — исполнение из надежного каталогадиректории.

Требование 3: Исполнение из надежного каталогадиректории

Последнее требование для получения «автоматического» повышения привилегий заключается в том, что целевой исполняемый файл находится в «доверенном каталоге», например «C: WindowsSystem32». На Рисунке 3 показано, что служба AIS выполняет эту проверку пути с запросом на повышение, в этом случае одним из путей, считающихся «доверенным», является «C:WindowsSystem32».

Название этой статьи «Обход контроля учетных записей (UAC) путем пародирования доверенных директорий», поэтому Вы, вероятно, сможете легко догадаться, что будет дальше.

Как упоминалось ранее в разделе UAC Primer, автопривилегированность (обход UAC) будет выполняться для исполняемых файлов, которые:

Поэтому, для организации обхода этой проверки я создаю каталог под названием «C:Windows » (обратите внимание на пробел после «Windows»). Конечно, с помощью этого действия все еще нельзя пройти проверку RtlPrefixUnicodeString, и я также упомяну, что это несколько недопустимое (или, по крайней мере, «недружелюбное») имя каталога, поскольку Windows не разрешает ставить пробелы в конце имени при создании каталога (попробуйте).

Однако, используя API CreateDirectory и добавив «\? » к имени каталога, которое я хочу создать, мы можем обойти некоторые из этих правил фильтрации имен и отправить запрос на создание каталога непосредственно в файловую систему.

Это приводит к созданию неудобного каталога, который счастливо сосуществует в файловой системе наряду с реальным «C:Windows» (за исключением тех случаев, когда Вы пытаетесь что-либо сделать с ним в Проводнике Windows).

Теперь, когда у нас есть каталог «C: Windows », мы можем создать в нем каталог «System32» и скопировать туда один из подписанных, исполняемых файлов (у которого разрешено системой «автоматическое» повышение привилегий) из реального каталога «C:WindowsSystem32».

Для этого я скопировал «winSAT.exe» (один из файлов в белом списков исполняемых файлов Windows с разрешённом системой возможности «автоматического» повышения привилегий).

Когда мы попытаемся запустить этот файл из нашего нового каталога «C:Windows System32 winSAT.exe», он будет проходить через следующие API (см. Рис. 6) в appinfo.dll перед выполнением проверки доверенного каталога. Это важно, и основа того, почему этот обход работает.

Когда этот неудобный путь с пробелом отправляется в AIS для запроса на повышение привилегий, путь передается в GetLongPathNameW, который преобразует его обратно в «C:WindowsSystem32winSAT.exe» (пробел удален).

Теперь это строка, в которой прошла проверка достоверного каталога (используя RtlPrefixUnicodeString) для остальной части проверки.

Красота моего решения заключается в том, что после проверки доверенного каталога выполняется этот преобразованный путь, который потом освобождается, а остальные проверки (и окончательный запрос на повышение привилегий) выполняются с оригинальным названием исполняемого каталога (с дополнительным пробелом).

Источник

Как обойти контроль учетных записей пользователей: способы

Потребность в том, чтобы обойти контроль учетных записей администраторов, возникает в современных версиях ОС Windows. UAC (User Account Control) призван предостерегать администратора компьютера о всех трансформациях, которые могут наблюдаться на ПК, и поэтому админу постоянно приходи тся принимать решение: «Разрешить» или «Не разрешить».

Но в то же время роль этой функции — обезопасить ваш ПК от самопроизвольной инсталляции программ, влияющих на работоспособность компьютера и вносящих трансформации прямо в систему.

Как обойти контроль учетных записей пользователя Windows

Обход UAC потребует от вас большей внимательности во взаимодействии со своим железом, особенно когда вы будете устанавливать сторонние программы или вносить изменения в работу ОС. Поэтому, если есть определенные сомнения, что вы можете не справиться, лучше этого не делать вообще либо можно уменьшить эту величину контроля.

Другие способы обойти контроль учетных записей пользователя

Может так случиться, что «стандартный» способ: « как обойти контроль учетных записей » через панель управления у вас не получ и тся. Тогда обход UAC возможен следующими путями:

Все три описанных способа предполагают, что вы являетесь собственником компьютера, на котором хотите обойти контроль учетных записей пользователя.

Но вы должны знать, что их намного больше. Хакерский мир не спит, поэтому злоумышленники не перестают придумывать, как можно обойти UAC, чтобы внедрить в ваш компьютер собственную программу. Как правило, они используют различные уязвимости операционной системы Windows. Также для какой-то конкретной цели используют конкретный способ. На сегодняшний день хакерских методов, как обойти контроль учетных записей пользователей, известно несколько десятков.

Чаще всего злоумышленные обходы UAC происходят при инсталляции каких-то программ, в которых уже помещен «зараженный» файл. И при установк е такой программы вы собственной рукой заражаете свой ПК. И при этом н ев ажно, включен или отключен UAC на вашем компьютере. Пик таких заражений приходился на Windows 7 в 2011-2013 годах, но они существуют и по сей день даже в последних версиях Windows 10.

Поэтому к любой устанавливаемой программе нужно относиться с большой осторожностью. Скачивать и инсталлировать программы нужно с проверенных источников. Плюс ко всему на компьютере должен быть инсталлирован хороший антивирус.

Заключение

В любом случае ответственность за состояние вашего компьютера будет лежать только на вас — помните об этом.

Мы будем очень благодарны

если под понравившемся материалом Вы нажмёте одну из кнопок социальных сетей и поделитесь с друзьями.

Источник

Как отключить контроль учетных записей пользователей Windows 10

В современных версиях операционной системы Windows, разработчики внедрили функцию контроля учетных записей (UAC — User Account Control). Данная функция оповещает пользователя о любых изменениях, которые происходят на компьютере и предлагает принять решение. При работе функции UAC, пользователь все время стоит перед выбором. Постоянно всплывающие окна, очень мешают работе за компьютером, поэтому в сегодняшней статье мы с вами разберемся, как отключить контроль учетных записей пользователей Windows 10.

Для чего нужна функция UAC?

User Account Control – стандартная функция Windows, которая следит за всеми действиями, производимыми пользователем.

Таким образом, получается, что функция «Контроль учетных записей» следит за безопасностью нашего компьютера. Тем самым, не позволяет автоматически устанавливаться программам с повышенными правами и вносить изменения на компьютере.

То есть, если вы не запускали установку никаких программ, но при этом видите, что сработала какая-то установка, то при включенном UAC вы сможете отменить неправомерные действия, которые хочет внести активное программное обеспечение.

Знакомимся с функциями User Account Control.

В Windows 10 предусмотрено несколько способов уведомлений пользователя при изменении параметров системы.

Рассмотрим данные способы:

Данная функция мне не нравится со времен Windows 7. На Windows 10 ничего не изменилось, она так же по умолчанию включена. И это мне очень мешает, так как когда сосредоточен на работе с компьютером и делаешь какие-либо настройки в операционной системе, то очень мешают постоянно появляющиеся окна с предупреждениями и вопросами.

На своем компьютере я всегда стараюсь отключить контроль учетных записей пользователей Windows 10, и рекомендую сделать это вам.

Отключаем контроль учетных записей Windows 10 через панель управления.

Для того, чтобы войти в параметры контроля учетных записей откройте «Пуск» — «Поиск Windows»

Открываем данную ссылку и попадаем в окно «Параметры управления учетными записями»

В данном окне, можно настроить под себя, какие оповещения нам будут поступать от системы при установке программ или изменении настроек. Данные параметры я описал выше. Так как я хочу отключить данную функцию, то мне необходимо переместить ползунок в самый низ. Система вас предупредит, что выключать данную функцию не рекомендуется. Не обращаем на это внимание и применяем параметры кнопкой «ОК».

Отключаем UAC через командную строку

Если по каким-то причинам, вам не удалось отключить контроль учетных записей Windows 10 через панель управления. То сделать это можно через командную строку.

Для этого открываем командную строку и для отключения функции прописываем команду:

Для включения функции контроля учетных записей пропишите в командную строку следующий текст.

Для того, чтобы изменения вступили в силу, необходимо перезагрузить компьютер. После перезагрузке наслаждаемся работой в операционной системе без функций контроля.

Отключение контроля учетных записей пользователя через реестр.

Для того, чтобы отключить UAC через реестр, нужно открыть «Пуск» в строку поиска прописать «regedit» либо воспользоваться горячими клавишами «Windows+R»

Откроется окно «Редактор реестра».

Нас интересует ветка реестра

Для того, чтобы редактировать данные ключи, достаточно кликнуть по ним два раза мышкой.

Правильно настроить каждую из функций вам помогут следующие настройки:

После проделанных изменений перезагрузите компьютер.

Заключение.

Администратор и автор данного сайта. Специалист в области ИТ-технологий. Опыт работы в сфере информационных технологий с 2012 года.

Источник

UAC: как отключить контроль учетных записей в Windows 10

В Windows при запуске некоторых системных функций появляется UAC — User Account Control, он же Контроль учетных записей. Если вам мешает эта опция, вы можете ее деактивировать. Рассказываем, как это сделать.

Как отключить UAC в Windows 10

Контроль учетных записей пользователей (UAC) играет в Windows 10 важную роль: запросы на подтверждение действий не позволяют программам самостоятельно вносить изменения в систему. Это повышает безопасность, но иногда может мешать. Если вы не хотите видеть уведомления этой функции, выполните следующие действия:

Важно: не рекомендуется отключать этот параметр, так как такое действие представляет угрозу безопасности для вашего компьютера. Поэтому отключать Контроль учетных записей пользователей можно только при необходимости и на время.

Альтернатива: отключаем UAC через реестр Windows

В качестве альтернативы можно просто полностью отключить контроль учетных записей пользователей, изменив запись Реестра:

Как обойти UAC с помощью Планировщика заданий

К сожалению, Контроль учетных записей пользователей невозможно отключить для отдельных программ. Но есть один лайфхак: запрос при запуске программ можно обойти с помощью Планировщика заданий Windows 10. Это получится сделать даже через ярлык:

Источник

На чтение 5 мин Просмотров 4.6к.

Чтобы повысить уровень безопасности от действий программ и других пользователей, в Windows 10 введён контроль учётных записей — User Account Control (UAC).

Эта служба контроля учётных записей выдаёт запрос на разрешение, если какому-то приложению или даже пользователю необходимо изменить параметры компьютера. UAC блокирует работу команд, если у программы или пользователя недостаточно прав.

https://programmainfo.ru/test/kakoy-ty-instrument

Содержание

- Как отключить контроль учётных записей UAC в панели управления Windows 10

- Изменение параметров контроля учётных записей UAC в редакторе реестра

- Деактивация контроль учётных записей UAC в командной строке

- Как отключить контроль учётных записей UAC в редакторе локальной групповой политики Windows 10

- Как обойти UAC с помощью планировщика заданий

- Выключение UAC через консоль PowerShell

- Отключение UAC в Windows 10 с помощью сторонних утилит

- Видеоинструкция отключения контроля учётных записей (UAC)

Как отключить контроль учётных записей UAC в панели управления Windows 10

Наиболее простым способом, как отключить UAC — с помощью панели управления.

- Для этого нажмите на лупу и вбейте “Панель управления”

- Для удобства нахождения нужной функции в опции «Просмотр» выбирают категорию «Мелкие значки».

- Найдите строку «Учётные записи пользователей» и нажмите на нее

- Нажмите на “Изменение параметров контроля учётных записей”

- Далее откроется дополнительное окно настройки уведомлений, установкой рычажка в нижнее положение предлагается полностью отключить UAC.

- А если вы хотите не выключать его, а просто настроить, то поводите ползунок по полоске, и вы увидите, что в рамке переключения будут указаны положения, которые примет компьютер в случае активизации режима оповещений контроля учётных записей. Далее подтвердите действие нажав на «ОК».

https://programmainfo.ru/test/3569

Изменение параметров контроля учётных записей UAC в редакторе реестра

Осуществить отключение контроля учётных записей Windows возможно через реестр, вернее через его редактирование. С помощью панели задач необходимо открыть окно выполнения команд.

- На клавиатуре зажмите клавиши Win+R и в полученном окне в строчке вбейте “regedit” и нажмите “ОК”

- Откроется редактор реестра. Вам необходимо выбрать путь: “HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem” найти файл “EnableLUA”, открыть его двойным нажатием, поменять цифру 1 на 0 и нажать “ОК“

- После перезагрузки компьютера виртуализация UAC не будет ограничивать доступ приложений в защищённые позиции системных ресурсов. Для возврата ПК в исходное положение в окне этой функции устанавливают 1.

Деактивация контроль учётных записей UAC в командной строке

Есть ещё вариант, как отключить UAC в Windows 10 — через командную строку с правами администратора.

- Для этого нажмите ПКМ на Пуск и выберите командная строка (администратор)

- Введите команду: reg ADD HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem /v EnableLUA /t REG_DWORD /d 0 /f

После нажатия клавиши Enter закрывают командную строку и перезапускают ПК.

https://programmainfo.ru/test/volga-ili-pobeda-a-ty-znakom-s-sovetskim-avtopromom-prover-sebya-v-uvlekatelnom-teste

Как отключить контроль учётных записей UAC в редакторе локальной групповой политики Windows 10

Отключение UAC можно реализовать через службу локальной групповой политики, деактивировав её. Для этого необходимо запустить окно «Создание задачи», как описывалось выше.

- Нажмите клавиши Win+R и запустите задачу gpedit.msc

- В открывшемся окне выбирают путь:Конфигурация компьютера;

Конфигурация Windows;

Параметры Безопасности;

Локальные политики;

Параметры безопасности. - В строке «Контроль учётных записей: все администраторы работают в режиме одобрения администратором» необходимо выключить. Для этого двойным щелчком левой кнопки мыши открывают окно свойств, в котором ставят галочку в разделе отключён.

- Для возврата системы таким же способом включают службу. После перезагрузки компьютер будет использовать выбранный режим.

https://programmainfo.ru/test/otlichish-krinzh-ot-krasha

Как обойти UAC с помощью планировщика заданий

Чтобы отключить контроль учётных записей UAC в Windows 10 для определённого приложения или программы, можно использовать функцию планировщик заданий. Этот вариант подходит, когда нет возможности отключить блокировку другими вариантами.

- Для этого запустите планировщик заданий. Нажмите клавиши Win+R и введите команду taskschd.msc

- В окне диспетчера задач щелкните ПКМ по строчке “Планировщик задач” и выберите «Создать задачу».

- В дополнительно открывшемся окне нужно ввести имя задачи и поставить галочку:”Выполнить с наивысшими правами”

- После этого в окне «Создание задачи» выбирают подвкладку «Действия» и активируют опцию «Создать». В следующем окне «Создание действий» кнопкой «Обзор» выбираем требуемую программу для беспрепятственной её работы на ОС.

- Далее правой кнопкой мыши щёлкайте на рабочем столе и создавайте “Ярлык”

- В открывшемся окне вставьте путь:C:WindowsSystem32schtasks.exe /run / TN имя той задачи, которая вводилась ранее.

- После этого придают имя ярлыку и подтверждают опцией «Готово».

https://programmainfo.ru/test/dengi-umeesh-li-ty-s-nimi-druzhit

Выключение UAC через консоль PowerShell

Есть ещё один простой способ выключить контроль учётных записей пользователя.

- Сделать это можно через консоль PowerShell, вставив это слово в строку поисковика на панели задач. Причём запуск службы UAC необходимо производить от имени администратора.

- В появившейся консоли командной строки вставить цифровое значение 0 и нажать Enter.

- Вернуть систему в исходное положение можно таким же способом, но только цифрой 1.

Отключение UAC в Windows 10 с помощью сторонних утилит

Для отключения UAC или настройке службы контроля учётных записей удобно использовать специальные утилиты. UAC Tweak при её установке настроит систему Windows 10 по желанию пользователя.

Дальнейший интерфейс управления программой напоминает окно настройки UAC, производимое через панель задач.

Службу контроля учётных записей можно отключить или откорректировать различным способом. При этом учитывают тот факт, что настройки приоритета для программ неизвестного производителя могут навредить работе Windows и произвести потерю конфиденциальности.

Видеоинструкция отключения контроля учётных записей (UAC)

( 2 оценки, среднее 3 из 5 )

1 звезда

2 звезды

3 звезды

4 звезды

5 звезд

В Windows при запуске некоторых системных функций появляется UAC — User Account Control, он же Контроль учетных записей. Если вам мешает эта опция, вы можете ее деактивировать. Рассказываем, как это сделать.

Как отключить UAC в Windows 10

Контроль учетных записей пользователей (UAC) играет в Windows 10 важную роль: запросы на подтверждение действий не позволяют программам самостоятельно вносить изменения в систему. Это повышает безопасность, но иногда может мешать. Если вы не хотите видеть уведомления этой функции, выполните следующие действия:

- Нажмите комбинацию клавиш Win+X и выберите пункт «Система».

- В поле ввода данных в левом верхнем углу введите «Контроль учетных записей пользователей» или «UAC».

- В новом окне установите ползунок на самый нижний уровень, чтобы полностью отключить уведомления.

- Затем сохраните настройки, нажав на «OK».

Важно: не рекомендуется отключать этот параметр, так как такое действие представляет угрозу безопасности для вашего компьютера. Поэтому отключать Контроль учетных записей пользователей можно только при необходимости и на время.

Альтернатива: отключаем UAC через реестр Windows

В качестве альтернативы можно просто полностью отключить контроль учетных записей пользователей, изменив запись Реестра:

- С помощью сочетания клавиш [Windows]+ [R] откройте диалоговое окно «Выполнить».

- Введите команду «regedit» и нажмите на «ОК».

- Затем перейдите по пути: HKEY_LOCAL_MACHINESOFTWAREMicrosoft Windows CurrentVersionPoliciesSystem. Вы можете просто скопировать путь в адресную строку Редактора реестра с помощью сочетаний клавиш Ctrl+С и Ctrl+V

- Дважды щелкните по записи EnableLUA и установите значение «0». Подтвердите, нажав на «OK».

- Закройте редактор реестра и затем перезагрузите компьютер. Если вы хотите отменить изменение, поменяйте значение обратно на «1».

Как обойти UAC с помощью Планировщика заданий

К сожалению, Контроль учетных записей пользователей невозможно отключить для отдельных программ. Но есть один лайфхак: запрос при запуске программ можно обойти с помощью Планировщика заданий Windows 10. Это получится сделать даже через ярлык:

- Нажмите комбинацию клавиш Win+R и в новом окне выполните команду taskschd.msc.

- В правой части Планировщика заданий нажмите кнопку «Создать задание…».

- В новом окне в разделе «Общие» введите имя задания.

- Установите флажок около «Выполнить с самыми высокими привилегиями». Благодаря этой функции Контроль учетных записей пользователей позже больше не будет отображаться.

- Перейдите на вкладку «Действия» и нажмите «Новый…». Оставьте без изменений действие «Запустить программу» и в поле «Программа/скрипт» введите полный путь к приложению, которое вы хотите запустить. Подтвердите нажатием на «OK».

- Щелкните правой кнопкой мыши по рабочему столу Windows и выберите «Создать» в контекстном меню, а затем «Ярлык».

- Введите в качестве местоположения C:WindowsSystem32schtasks.exe /run / TN «задание». Замените «Задание» именем той задачи, которую вы создали ранее. Подтвердите с помощью кнопки «Далее».

- Затем введите имя ярлыка и нажмите «Готово».

Читайте также:

- Как восстановить удаленные файлы на Windows-компьютере=«content_internal_link»>

- Как оплачивать покупки в интернете безопасно =«content_internal_link»>

Была ли статья интересна?

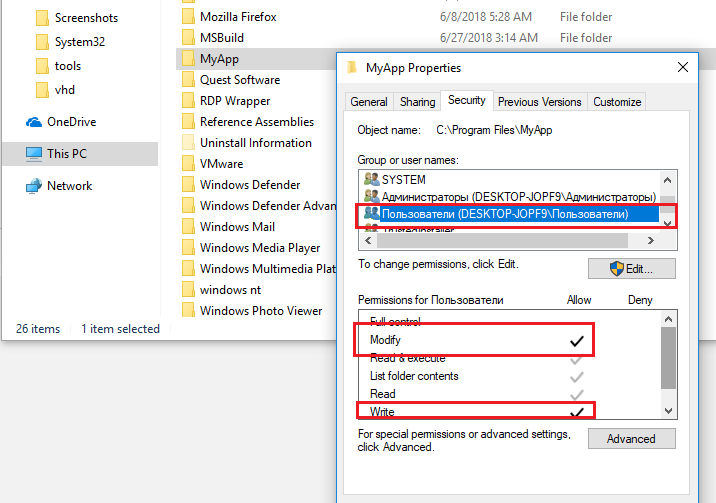

Многие программы при запуске требуют повышения прав (значок щита у иконки), однако на самом деле для их нормальной работы права администратора не требуется (например, вы можете вручную предоставить необходимые права пользователям на каталог программы в ProgramFiles и ветки реестра, которые используются программой). Соответственно, если на компьютере включен контроль учетных записей, то при запуске такой программы из-под непривилегированного пользователя появится запрос UAC и Windows потребует от пользователя ввести пароль администратора. Чтобы обойти этот механизм многие просто отключают UAC или предоставляют пользователю права администратора на компьютере, добавляя его в группу локальных администраторов. Microsoft не рекомендует использовать такие методы, т.к. это снижает безопасность компьютера.

Содержание:

- Зачем обычному приложению могут понадобится права администратора?

- Запуск программы, требующей права администратора, от обычного пользователя

- RunAsInvoker в переменной окружения __COMPAT_LAYER

- Включаем режим RunAsInvoker через манифест exe файла программы

Зачем обычному приложению могут понадобится права администратора?

Права администратора могут потребоваться программе для модификации некоторых файлов (логи, файлы конфигурации и т.д.) в собственной папке в C:Program Files (x86)SomeApp). По умолчанию у пользователей нет прав на редактирование данного каталога, соответственно, для нормальной работы такой программы нужны права администратора. Чтобы решить эту проблему, нужно войти на компьютер под администратором и вручную предоставить пользователю (или встроенной группе Users) права на изменение/запись для этого каталога на уровне файловой системы NTFS.

Примечание. На самом деле практика хранения изменяющихся данных приложения в собственном каталоге в C:Program Files неверна. Правильнее хранить данные приложения в профиле пользователя. Но это уже вопрос о лени и некомпетентности разработчиков программ.

Запуск программы, требующей права администратора, от обычного пользователя

Ранее мы уже описывали, как можно с помощью параметра RunAsInvoker отключить запрос UAC для конкретной программы. Однако этот метод недостаточно гибкий.

Также можно воспользоваться RunAs с сохранением пароля админа

/SAVECRED

в диспетчере паролей Windows (Credentials Manager). Это также небезопасно, т.к. пользователь может использовать сохранённый пароль учетной записи администратора для запуска других программ.

Рассмотрим более простой способ принудительного запуска любой программы без прав администратора (и без ввода пароля админа) при включенном UAC (4,3 или 2 уровень ползунка UAC).

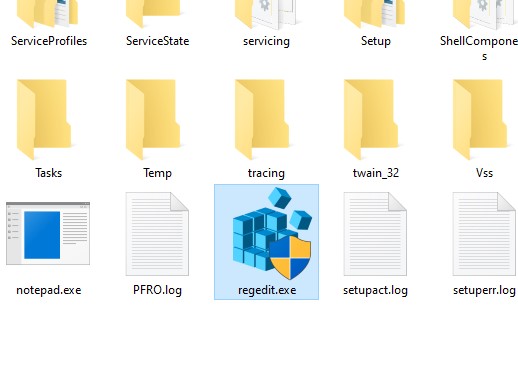

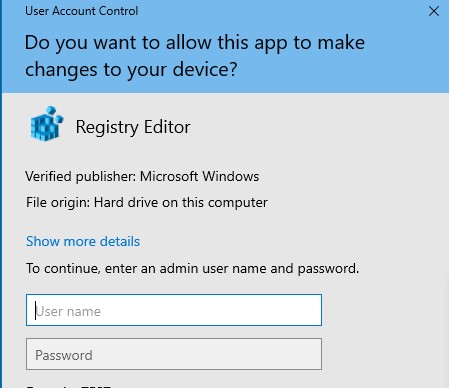

Для примера возьмем утилиту редактирования реестра — regedit.exe (она находится в каталоге C:windows). Обратите внимание на щит UAC у иконки. Данный значок означает, что для запуска этой программы будет запрошено повышение привилегий через UAC.

Если запустить

regedit.exe

, то перед вами появится окно User Account Contol с запросом пароля пользователя с правами администратора на этом компьютере (

Do you want to allow this app to make changes to your device?

). Если не указать пароль и не подтвердить повышение привилегии, приложение не запустится.

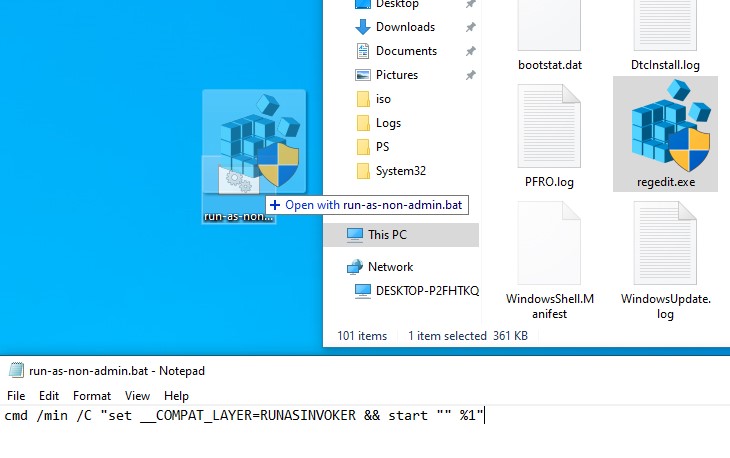

Попробуем обойти запрос UAC для этой программы. Создайте на рабочем столе файл run-as-non-admin.bat со следующим текстом:

cmd /min /C "set __COMPAT_LAYER=RUNASINVOKER && start "" %1"

Теперь для принудительного запуска приложения без прав администратора и подавлением запроса UAC, просто перетащите нужный exe файл на этот bat файл на рабочем столе.

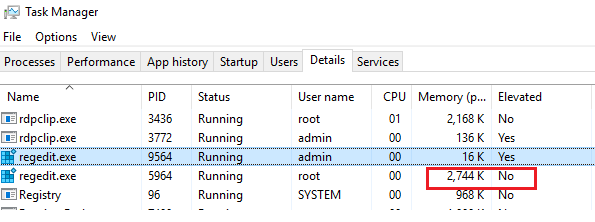

После этого редактор реестра должен запуститься без появления запроса UAC и без ввода пароля администратора. Откройте диспетчер процессов, добавьте столбец Elevated и убедитесь, что в Windows 10 запустился непривилегированный процесс regedit (запущен с правами пользователя).

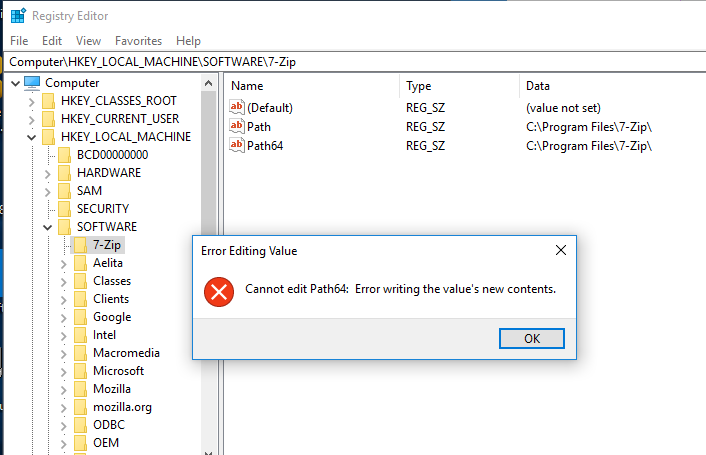

Попробуйте отредактировать любой параметр в ветке HKEY_LOCAL_MACHINE. Как вы видите доступ на редактирование реестра в этой ветке запрещен (у данного пользователя нет прав на запись в системные ветки реестра). Но вы можете добавлять и редактировать ключи в собственной ветке реестра пользователя — HKEY_CURRENT_USER.

Аналогичным образом через bat файл можно запускать и конкретное приложение, достаточно указать путь к исполняемому файлу.

run-app-as-non-admin.bat

Set ApplicationPath="C:Program FilesMyApptestapp.exe"

cmd /min /C "set __COMPAT_LAYER=RUNASINVOKER && start "" %ApplicationPath%"

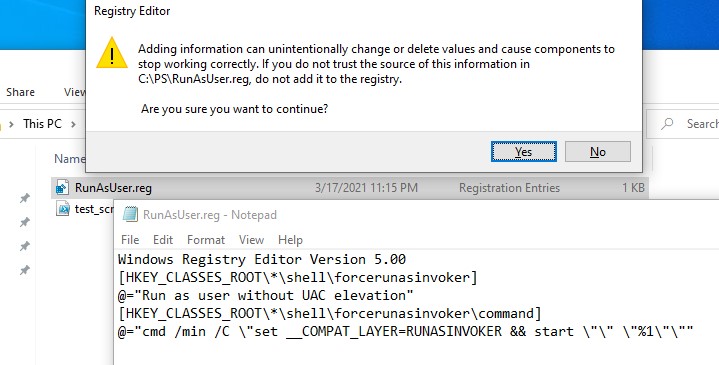

Также можно добавить контекстное меню, которое добавляет у всех приложений возможность запуска без повышения прав. Для этого создайте файл runasuser.reg файл, скопируйте в него следующий код, сохраните и импортируйте его в реестр двойным щелчком по reg файлу (понадобятся права администратора).

Windows Registry Editor Version 5.00 [HKEY_CLASSES_ROOT*shellforcerunasinvoker] @="Run as user without UAC elevation" [HKEY_CLASSES_ROOT*shellforcerunasinvokercommand] @="cmd /min /C "set __COMPAT_LAYER=RUNASINVOKER && start "" "%1"""

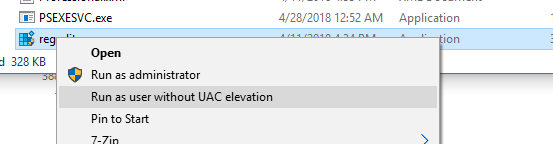

После этого для запуска любого приложения без прав админа достаточно выбрать пункт “Run as user without UAC elevation” в контекстном меню проводника Windows File Explorer.

Еще раз напомню, что использование программы в режиме RUNASINVOKER не позволит вам получить повышенные права для программы. Параметр AsInvoker подавляет сообщает UAC и сообщает программе, что она должна запуститься с правами текущего пользователя и не запрашивать повышение привилегий. Если программе действительно нужны повышенные права для редактирования системных параметров или файлов, она не будет работать или повторно запросит права администратора.

RunAsInvoker в переменной окружения __COMPAT_LAYER

Переменная окружения __COMPAT_LAYER позволяет устанавливать различные уровни совместимости для приложений (вкладка Совместимость в свойствах exe файла). С помощью этой переменной можно указать настройки совместимости, с которыми нужно запускать программу. Например, для запуска приложения в режиме совместимости с Windows 7 и разрешением 640×480, установите:

set __COMPAT_LAYER=Win7RTM 640x480

Из интересных нам опций переменной __COMPAT_LAYER можно выделить следующие параметры:

- RunAsInvoker — запуск приложения с привилегиями родительского процесса без запроса UAC;

- RunAsHighest — запуск приложения с максимальными правами, доступными пользователю (запрос UAC появляется если у пользователя есть права администратора);

- RunAsAdmin — запуск приложение с правами администратора (запрос AUC появляется всегда).

Следующий код включает режим RUNASINVOKER для текущего процесса и запускает указанную программу:

set __COMPAT_LAYER=RUNASINVOKER

start "" "C:Program FilesMyApptestapp.exe"

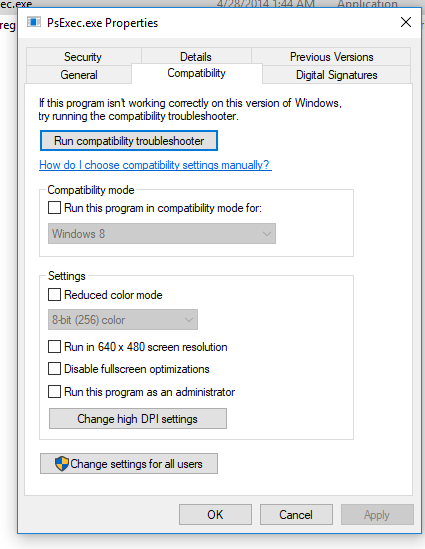

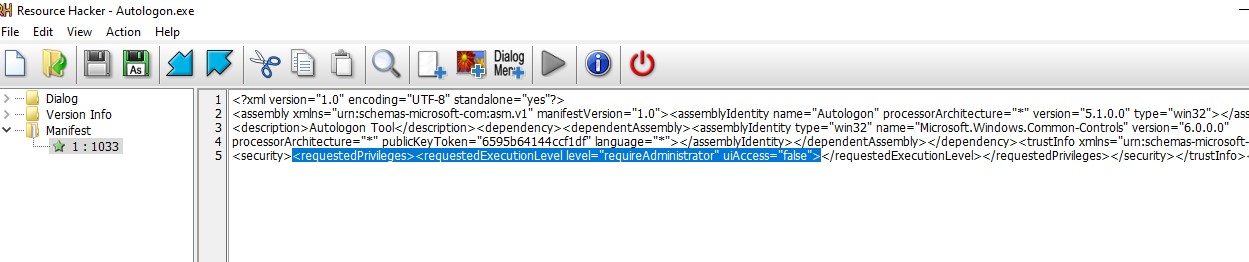

Включаем режим RunAsInvoker через манифест exe файла программы

Как мы уже говорили выше, Windows 10 показывает значок щита UAC у программ, которые для запуска требуют повышение привилегий. Это требование разработчики задают при разработке в специальной секции программы — манифесте.

Вы можете отредактировать манифест exe файла программы и отключить требование запускать программу в привилегированном режиме.

Для редактирования манифеста программы можно использовать бесплатную утилиту Resource Hacker. Откройте исполняемый файл программы в Resource Hacker.

В дереве слева перейдите в раздел Manifest и откройте манифест программы.

Обратите внимание на строки:

<requestedPrivileges> <requestedExecutionLevel level="requireAdministrator" uiAccess="false"/> </requestedPrivileges>

Именно благодаря опции requireAdministrator Windows всегда запускает эту программу с правами администратора.

Измените requireAdministrator на asInvoker и сохраните изменения в exe файле.

Обратите внимание, что теперь у иконки программы пропал щит UAC и вы можете запустить ее без запроса прав администратора с привилегиями текущего пользователя.

Если исполняемый файл программы подписан подписью MS Authenticode (сертификатом Code Signing), то после модификации exe файла он может перестать запускаться или выдавать предупреждение.

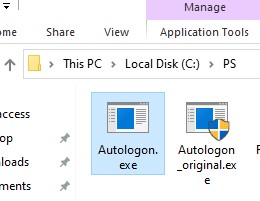

В этом случае можно заставить программу использовать внешний файл манифеста. Создайте в каталоге с ехе файлом текстовый файл

app.exe.manifest

(например Autologon.exe.manifest) и скопируйте в него код манифеста из Resource Hacker. Измените requireAdministrator на asInvoker. Сохраните файл.

Чтобы Windows при запуске приложений всегда пробовала использовать внешний файл манифеста, включите специальный параметр реестра:

REG ADD "HKLMSOFTWAREMicrosoftWindowsCurrentVersionSideBySide" /v PreferExternalManifest /t REG_DWORD /d 1 /f

Перезагрузите Windows и убедитесь, что программа использует внешний файл манифеста, в котором указано, что нужно запускаться без прав администратора.