Ваши личные или платежные данные при отправке на сайт должны быть защищены. В интернете сайты используют для безопасного соединения протокол HTTPS. Он включает асимметричный алгоритм шифрования, когда данные зашифровываются с помощью открытого ключа и расшифровываются с помощью закрытого ключа. Для каждого сеанса связи Браузер заново генерирует закрытый ключ и передает его на сайт с мерами предосторожности, исключающими кражу.

Однако, если вы попадете на фишинговый сайт, он может получить закрытый ключ и затем расшифровать ваши данные. Для защиты от фишинга сайты используют цифровые сертификаты, выданные специальными удостоверяющими центрами. Сертификат гарантирует, что ключи действительно принадлежат владельцу сайта.

Вы можете оказаться на фишинговом сайте или ваши данные окажутся без должной защиты на оригинальном сайте (например, если у сайта истек срок действия сертификата). В результате злоумышленники могут:

-

перехватить или подменить ваши личные данные, а также прочитать переписку;

-

получить ваши платежные данные (номер карты, имя владельца, срок действия и CVV2) и использовать их для кражи денег с вашего счета.

Если из-за проблем с сертификатом сайт не может обеспечить безопасное шифрование, в появляется значок

Внимание. Делайте это, только если вы полностью уверены в надежности сертификата. Иначе злоумышленники могут получить доступ к вашим личным данным и электронным платежам.

Примечание. Если вы не можете установить безопасное соединение на сервисах Яндекса из-за ошибки ERR_CERT_AUTHORITY_INVALID или ERR_CERT_DATE_INVALID, это означает, что в операционной системе не хватает сертификата. Обновите Windows или импортируйте сертификаты вручную. Подробнее читайте в статьях Ошибка ERR_CERT_AUTHORITY_INVALID и Ошибка ERR_CERT_DATE_INVALID.

Браузер блокирует сайты, у которых есть следующие проблемы с сертификатами:

Автор сертификата неизвестен

Вы увидите сообщение «Невозможно установить безопасное соединение. Злоумышленники могут пытаться похитить ваши данные (например, пароли, сообщения или номер банковской карты)».

Подробнее см. раздел Если автор сертификата неизвестен.

Сертификат установлен специальной программой

Вы увидите сообщение «Вы попытались перейти на сайт example.com, сертификату безопасности которого не следует доверять. Сертификат был выдан неизвестным Яндексу центром сертификации, однако операционная система считает его надёжным…».

Подробнее см. раздел Если сертификат установлен программой.

Неверный адрес сайта

Вы увидите сообщение «Не удалось подтвердить, что это сервер example.com. Его сертификат безопасности относится к example1.com. Возможно, сервер настроен неправильно или кто-то пытается перехватить ваши данные».

Значит, сертификат безопасности, хранящийся на сервере, относится не к тому сайту, который вы открываете. Есть вероятность, что вы попали на фишинговый сайт. В этом случае злоумышленники могут перехватить ваши данные.

Самозаверенный сертификат

Вы увидите сообщение «Не удалось подтвердить, что это сервер example.com. Операционная система компьютера не доверяет его сертификату безопасности. Возможно, сервер настроен неправильно или кто-то пытается перехватить ваши данные».

Значит, сайт выдал сертификат сам себе. Это вредоносное ПО или злоумышленники могут перехватить ваши данные. Подробнее см. статью Самозаверенный сертификат.

Недоверенный корневой сертификат

Вы увидите сообщение «Не удалось подтвердить, что это сервер example.com. Операционная система компьютера не доверяет его сертификату безопасности. Возможно, сервер настроен неправильно или кто-то пытается перехватить ваши данные».

Значит, центр, подписавший сертификат, не является доверенным и не может гарантировать подлинность сайта. Это вредоносное ПО или злоумышленники могут перехватить ваши данные. Подробнее о корневом сертификате см. статью Цепочка доверия.

Истек срок действия сертификата

Вы увидите сообщение «Не удалось подтвердить, что это сервер example.com. Срок действия его сертификата безопасности истек <…> дней назад. Возможно, сервер настроен неправильно или кто-то пытается перехватить ваши данные. Обратите внимание, что на компьютере установлено <текущее время>. Если оно неправильное, измените его и обновите страницу».

Если сертификат просрочен, передаваемые данные не будут шифроваться, и злоумышленники могут их перехватить.

Сертификат отозван

Вы увидите сообщение «Обычно сайт example.com использует шифрование для защиты ваших данных. Однако в этот раз он прислал на запрос Браузера подозрительный ответ. Возможно, другой сайт пытается выдать себя за example.com либо оборвалось подключение к сети Wi-Fi. Ваши данные по-прежнему в безопасности: на всякий случай Браузер разорвал соединение до обмена информацией. Перейти на сайт example.com невозможно, так как его сертификат отозван. Это могло произойти из-за ошибки сети или атаки на сайт. Скорее всего, он заработает через некоторое время».

Значит, сертификат сайта был скомпрометирован и отозван. В этом случае передаваемые данные не будут шифроваться, и злоумышленники могут их перехватить.

Устаревшее шифрование

Вы увидите сообщение «Вы пытаетесь обратиться к серверу в домене example.com, но его сертификат подписан с помощью ненадежного алгоритма (SHA-1 и т. п.). Это значит, что учетные данные безопасности и сам сервер могут быть поддельными. Возможно, вы имеете дело со злоумышленниками».

Если сервер использует устаревший ненадежный алгоритм шифрования, злоумышленники могут перехватить ваши данные. Возрастает вероятность того, что вы попали на фишинговый сайт.

Шифры не поддерживаются

Вы увидите сообщение «Сайт example.com отправил некорректный ответ».

Значит, Браузер не может установить соединение HTTPS, потому что сайт использует шифры, которые Браузер не поддерживает. В этом случае передаваемые данные не будут шифроваться, и злоумышленники могут их перехватить.

Ключ сертификата не совпадает с закрепленным ключом

Вы увидите сообщение «Обычно сайт example.com использует шифрование для защиты ваших данных. Однако в этот раз он прислал на запрос Браузера подозрительный ответ. Возможно, другой сайт пытается выдать себя за example.com либо оборвалось подключение к сети Wi-Fi. Ваши данные по-прежнему в безопасности: на всякий случай Браузер разорвал соединение до обмена информацией. Перейти на сайт example.com невозможно, так как он использует закрепление сертификата. Это могло произойти из-за ошибки сети или атаки на сайт. Скорее всего, он заработает через некоторое время».

Значит, ключ корневого сертификата не совпадает с ключом, закрепленным на сайте. Возможно, злоумышленники пытаются подменить корневой сертификат. В этом случае они могут перехватить ваши данные. Подробнее о закреплении (привязывании) ключа см. статью HTTP Public Key Pinning.

Не удалось включить шифрование при соединении HSTS

Вы увидите сообщение «Обычно сайт example.com использует шифрование для защиты ваших данных. Однако в этот раз он прислал на запрос Браузера подозрительный ответ. Возможно, другой сайт пытается выдать себя за example.com либо оборвалось подключение к сети Wi-Fi. Ваши данные по-прежнему в безопасности: на всякий случай Браузер разорвал соединение до обмена информацией. Перейти на сайт example.com невозможно, так как он использует HSTS-протокол. Это могло произойти из-за ошибки сети или атаки на сайт. Скорее всего, он заработает через некоторое время».

Значит, Браузер не смог включить шифрование и разорвал соединение. Сервер, на котором расположен сайт, обычно использует шифрование, так как на нем включен HSTS-протокол. Отсутствие шифрования может быть признаком хакерской атаки. В этом случае злоумышленники или вредоносное ПО могут перехватить ваши данные.

В этом случае либо администратор сети, либо неизвестное лицо установили сертификат. Вы увидите предупреждение:

Вы можете либо отказаться от посещения сайта, либо внести сертификат в список надежных, нажав в диалоге Подробности, а затем Сделать исключение для этого сайта. В списке надежных сертификат будет находиться в течение 30 дней, после чего вам придется снова сделать для него исключение.

Внимание. Нажимайте кнопку Сделать исключение для этого сайта, только если вы уверены в надежности сертификата. Иначе злоумышленники могут получить доступ к вашим личным данным.

Если вы не уверены в надежности сертификата, а посетить сайт вам очень нужно, примите следующие меры безопасности:

-

Для домашнего компьютера. Обновите антивирус и просканируйте компьютер, чтобы обнаружить вредоносное ПО. Если антивирус найдет и удалит установленный злоумышленником сертификат, предупреждение в Браузере больше появляться не будет. Если антивирус не удалит подозрительный сертификат, вы можете избавиться от него сами.

Внимание. Будьте осторожны — если сертификат был установлен не вредоносным ПО, а полезной программой, его удаление может привести к нарушению работы системы.

-

Для служебного компьютера. Для удаления подозрительного сертификата обратитесь к системному администратору. Если он не устанавливал этот сертификат, он его удалит. Если сертификат был установлен администратором, можете нажимать Перейти на сайт. Но учтите, что после этого администратор сможет просматривать ваши личные данные и электронные платежи.

Антивирусы, блокировщики рекламы, программы для мониторинга сети и другие программы могут заменять сертификаты сайта своими. Чтобы расшифровывать трафик, они создают собственный корневой сертификат и устанавливают его в операционную систему, помечая как надежный.

Однако сертификат, установленный специальной программой, не может считаться надежным, потому что не принадлежит доверенному центру сертификации. Возникают следующие опасности:

-

Ваши данные могут оказаться в распоряжении неизвестных вам людей — разработчиков специальных программ.

-

Сертификат может быть установлен вредоносным ПО, притворяющимся специальной программой. Сегодня браузеры не умеют проверять подлинность таких сертификатов.

Браузер предупреждает о таких проблемах:

Чтобы посетить сайт:

-

Выясните, какая программа заменила сертификат. Для этого нажмите на странице предупреждения соответствующую ссылку.

-

Решите, готовы ли вы доверить свои личные данные изготовителю сертификата:

-

Если готовы, нажмите Перейти на сайт.

-

Если не готовы, отключите в программе проверку соединений HTTPS. Вы можете воспользоваться инструкциями для программ:

-

AdGuard (помимо программы AdGuard существует одноименное расширение, которое не создает своих сертификатов, поэтому для него проверку отключать не нужно).

Внимание. Отключив проверку HTTPS, вы не останетесь без защиты. Браузер самостоятельно проверяет безопасность загружаемых файлов, блокирует вредоносные страницы и баннеры, использует дополнительную защиту для страниц банков и платежных систем.

Если после отключения проверки HTTPS Браузер продолжает предупреждать о подозрительном сертификате, а программа, установившая сертификат, вам не нужна, попробуйте временно закрыть эту программу.

-

-

Если вы столкнулись с подозрительным сайтом, напишите нам о нем через форму.

Содержание

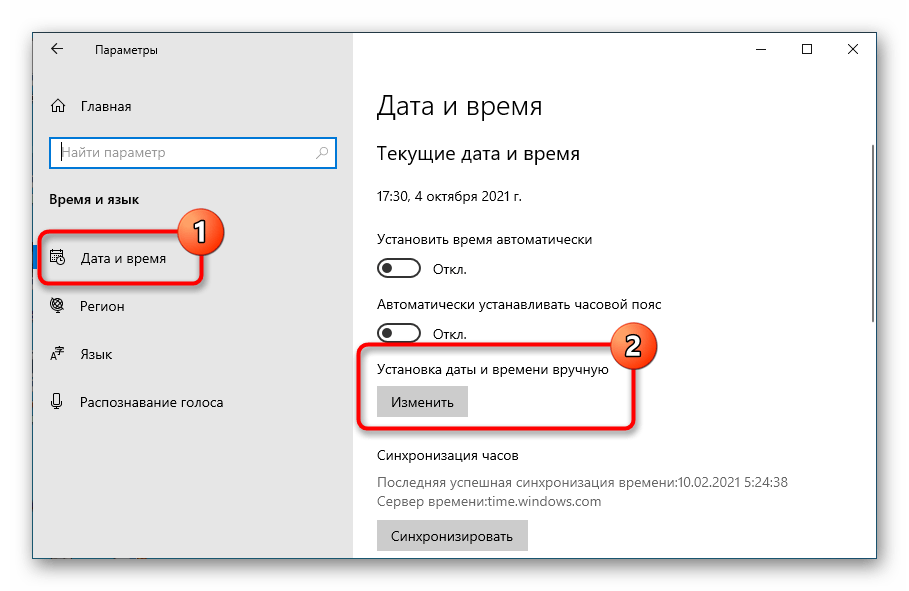

- Способ 1: Настройка времени и даты на компьютере

- Способ 2: Обновление корневых сертификатов

- Windows 10

- Windows 7

- Способ 3: Ручная установка сертификатов

- Способ 4: Проверка системы на наличие вирусов

- Способ 5: Отключение антивирусной программы

- Способ 6: Изменение параметров браузера Internet Explorer

- Способ 7: Восстановление файла hosts

- Способ 8: Обновление браузера

- Способ 9: Удаление установленных дополнений

- Способ 10: Очиска кэша

- Способ 11: Переустановка браузера

- Вопросы и ответы

Способ 1: Настройка времени и даты на компьютере

Проблемы с сертификатом безопасности при просмотре страниц в интернете могут возникать по причине некорректной настройки времени и даты на компьютере. Необходимо проверить эти параметры и при необходимости внести изменения. На нашем сайте есть отдельные статьи, в которых подробно описаны все действия, необходимые для реализации задуманного.

Подробнее: Как изменить время / дату на компьютере

Обратите внимание! В руководствах все действия выполняются на примере Windows 10 и 7, но они применимы и к другим версиям операционной системы.

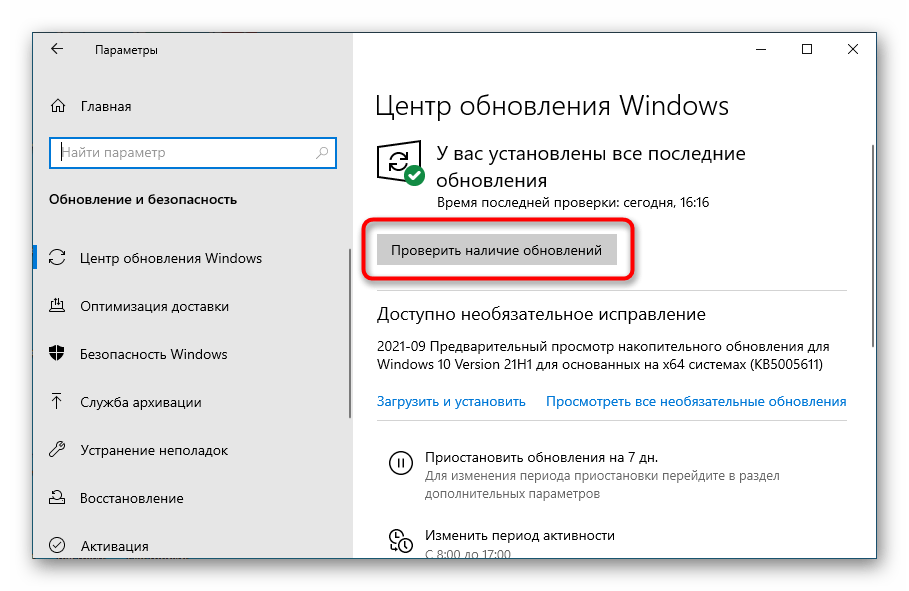

Способ 2: Обновление корневых сертификатов

Корневые сертификаты хранятся на диске с ОС Windows и необходимы для работы в сети, без наличия соответствующих файлов при открытии сайтов, работающих по протоколу HTTPS, будет появляться ошибка безопасности веб-узла. Для устранения проблемы потребуется установить на компьютере последние обновления.

Windows 10

Десятая версия операционной системы на момент написания настоящей статьи имеет активную поддержку, что означает систематический выход обновлений. При возможности рекомендуется устанавливать все доступные апдейты, чтобы предупредить возникновение множества ошибок. На нашем сайте есть тематическая статья, в которой пошагово описано, что нужно делать для проверки и установки обновлений.

Подробнее: Как обновить Windows 10 до актуального состояния

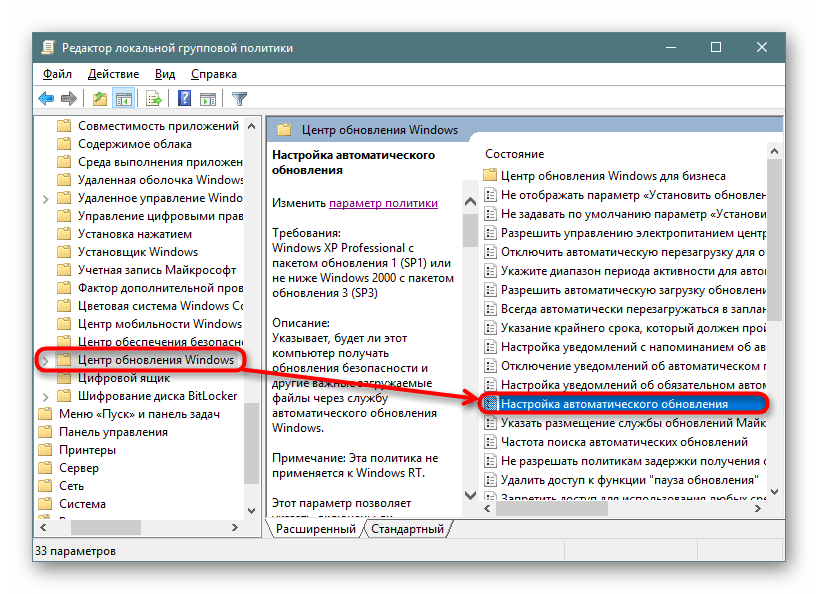

Также рекомендуется проверить настройки автообновления системы и при необходимости активировать эту опцию. Таким образом исчезнет нужда периодически проверять выход апдейтов вручную, все новые пакеты будут инсталлироваться в систему автоматически.

Подробнее: Как включить автообновление Windows 10

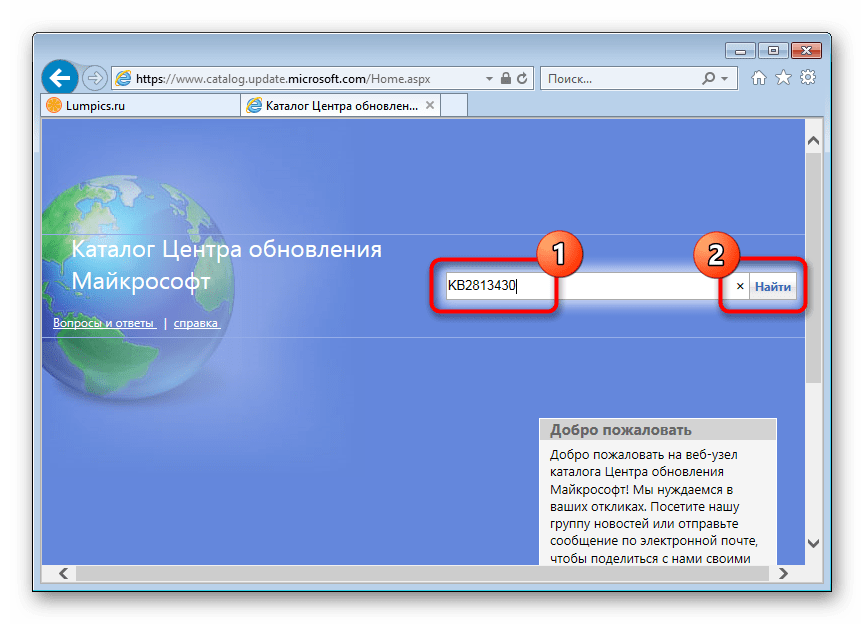

Windows 7

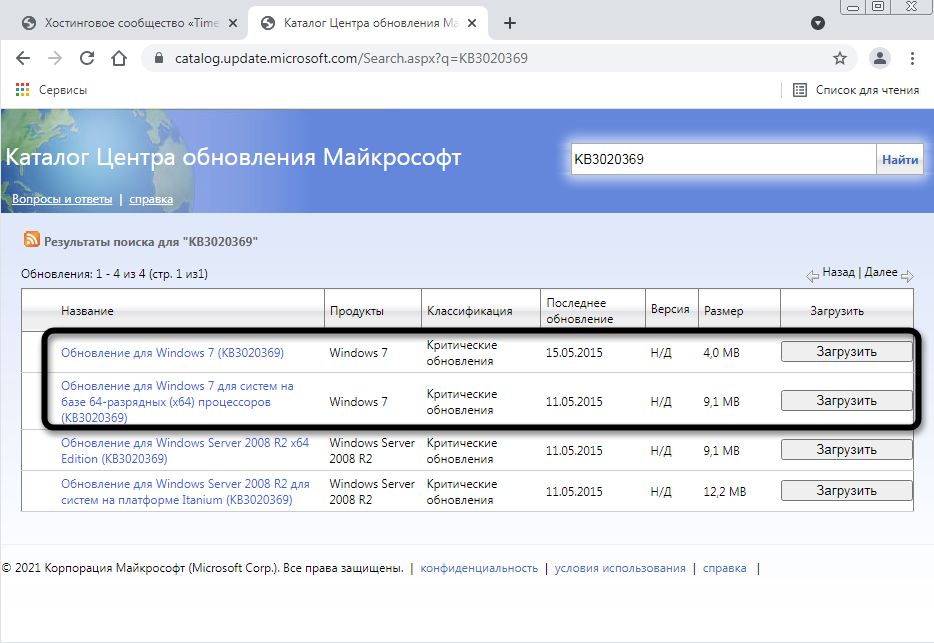

Поддержка Windows 7 закончилась 14 января 2020 года. Если при установке последнего пакета обновлений корневые сертификаты не были занесены в систему, потребуется это сделать вручную, скачав соответствующий апдейт с официального сайта Microsoft:

Каталог центра обновлений Microsoft

-

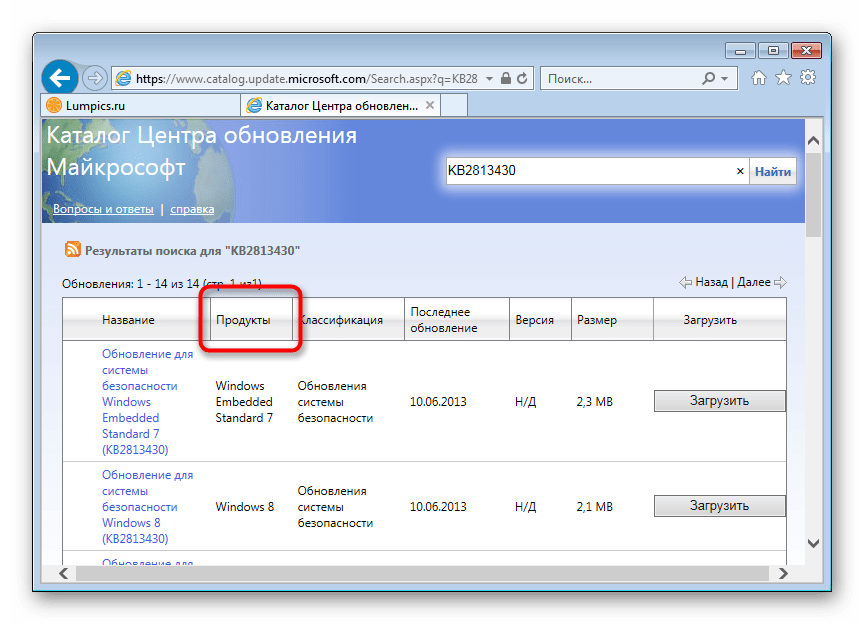

Перейдите по ссылке, размещенной выше. Находясь на главной странице сайта, впишите в поисковую строку запрос KB2813430 и кликните по кнопке «Найти».

-

В появившейся таблице с результатами отсортируйте данные по столбцу «Продукты», нажав по его названию левой кнопкой мыши.

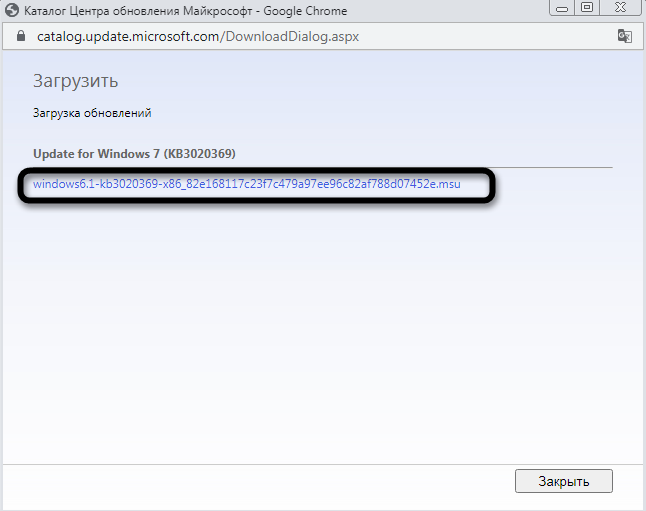

-

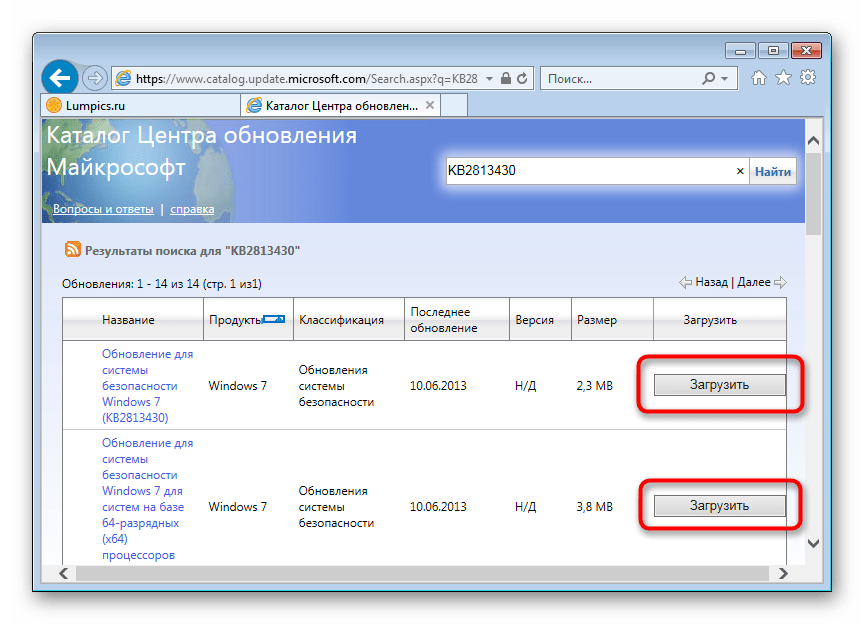

Найдите в списке операционную систему Windows 7 нужной разрядности и щелкните по кнопке «Загрузить», расположенной напротив нее.

-

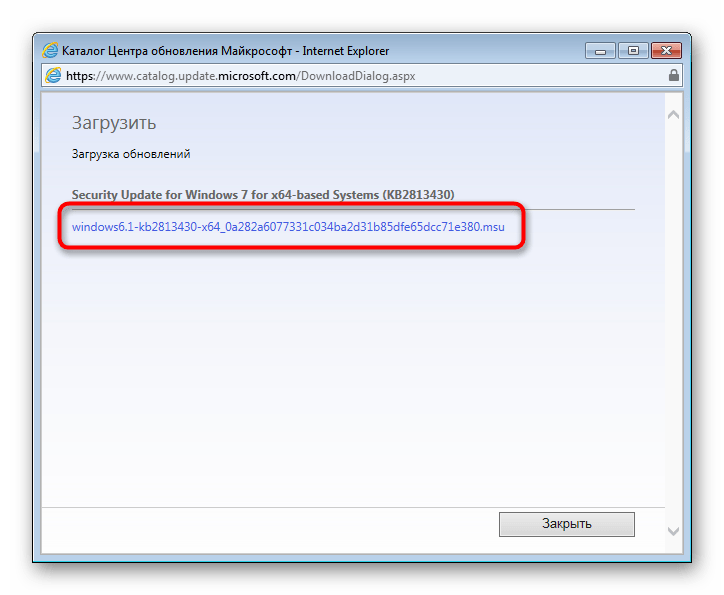

В появившемся окне подтвердите начало скачивания, кликнув по соответствующей ссылке.

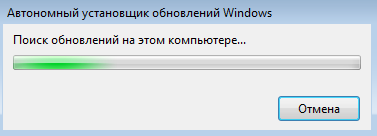

-

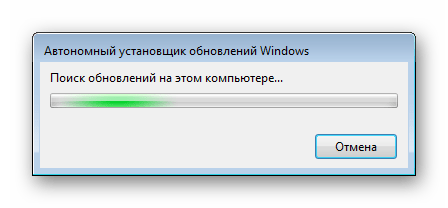

Запустите загруженный на компьютер файл и выполните инсталляцию пакета обновлений, следуя подсказкам Мастера, появляющимся на экране.

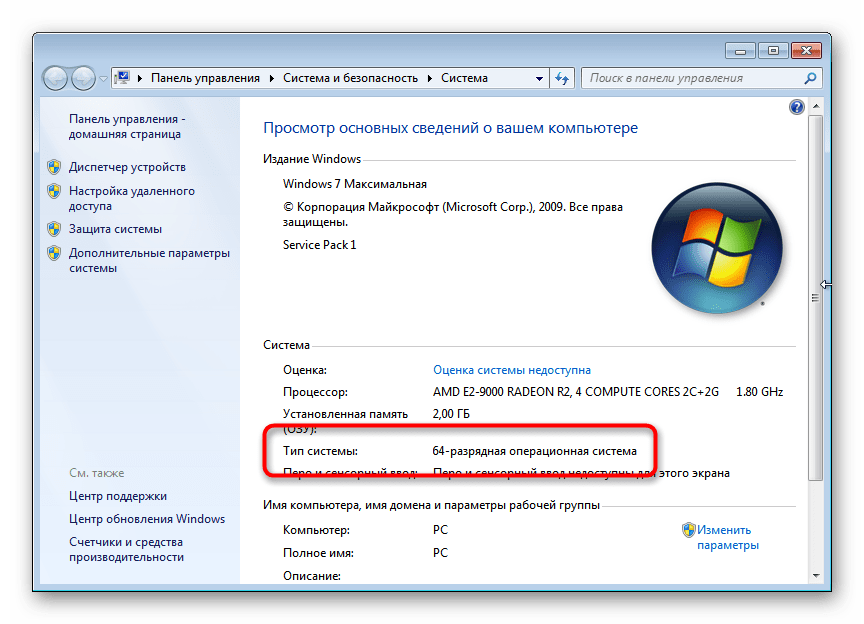

Важно! На этапе выбора обновления для загрузки нужно обратить внимание на разрядность операционной системы. Если Windows 7 32-битная, следует выбрать файл с названием «Обновление для системы безопасности Windows 7 (KB2813430)». В случае использования 64-разрядной версии — «Обновление для системы безопасности Windows 7 для систем на базе 64-разрядных (x64) процессоров (KB2813430)».

Посмотреть информацию о системе можно в специальном меню на компьютере. В отдельной статье на сайте подробно рассказано, как это сделать.

Подробнее: Как определить разрядность операционной системы Windows 7

Способ 3: Ручная установка сертификатов

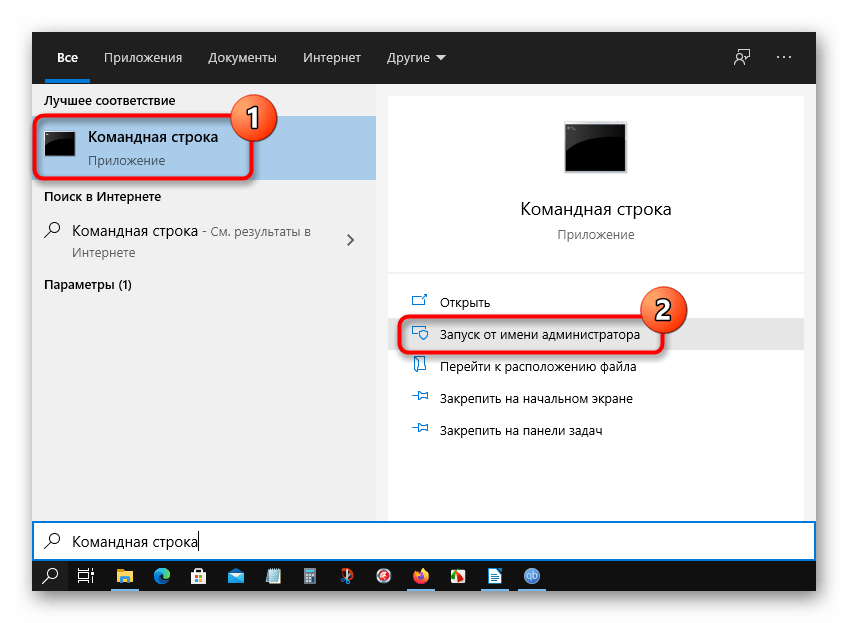

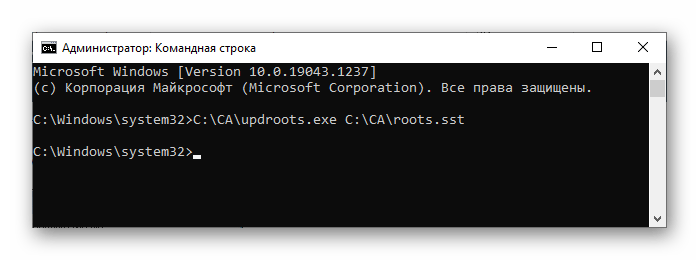

При обновлении корневых сертификатов путем установки апдейтов операционной системы могут быть сбои, из-за чего нужные файлы не попадут в Windows. В таком случае потребуется выполнить инсталляцию вручную с помощью предустановленной консольной программы certutil.exe. Для этого сделайте следующее:

-

Откройте «Командную строку» от имени администратора. Есть несколько способов сделать это, каждый из которых подробно описан в отдельной статье на нашем сайте.

Подробнее: Как запустить «Командную строку» от имени администратора

-

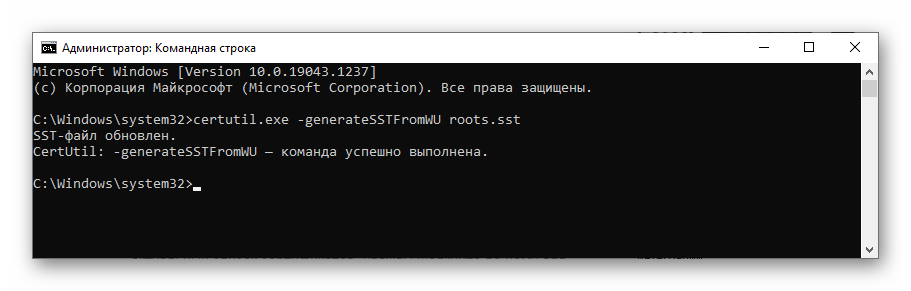

После появления окна консоли впишите команду

certutil.exe -generateSSTFromWU roots.sstи нажмите клавишу Enter. -

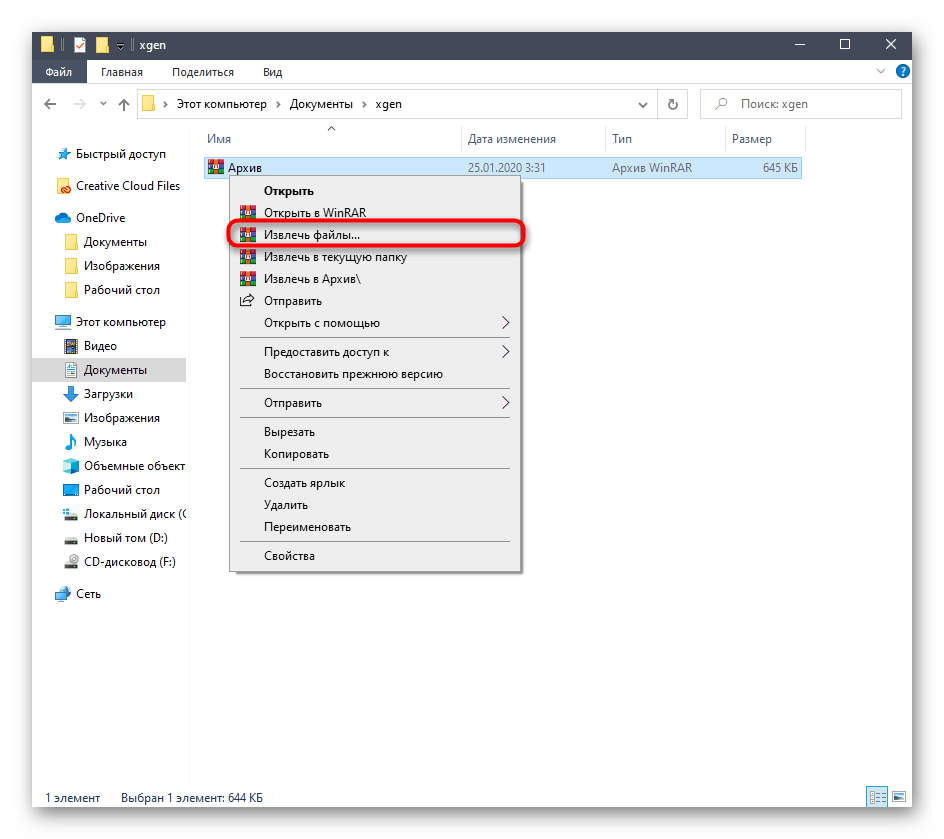

Скачайте утилиту rootsupd.exe на компьютер, воспользовавшись ссылкой ниже. Откройте папку с загруженным архивом и извлеките его содержимое.

Скачать rootsupd.exe

Подробнее: Как извлечь файлы из архива с помощью WinRAR

-

В корневом каталоге диска C создайте папку с именем CA и переместите в нее исполняемый файл rootsupd.exe. Перейдите по пути

C:WindowsSystem32, найдите документ roots.sst и скопируйте его в ту же директорию CA. -

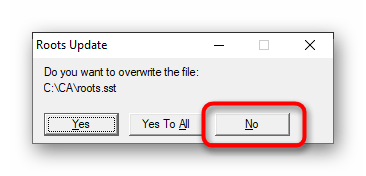

Откройте «Командную строку» от имени администратора и впишите следующую команду:

C:CArootsupd /c /t:C:CAВ появившемся окне утилиты нажмите по кнопке No, чтобы не перезаписывать уже существующий файл сертификатов безопасности.

-

В директории CA после выполнения предыдущего шага появятся дополнительные утилиты, с помощью которых можно выполнить установку корневых сертификатов. Для этого в «Командной строке» впишите следующее:

C:CAupdroots.exe C:CAroots.sst

Обратите внимание, что после ввода команды нет никакой выдачи — это нормально, операция по установке все равно выполнится.

Внимание! После завершения всех действий загруженные файлы и созданные папки можно удалить с жесткого диска, они были необходимы исключительно для импорта корневых сертификатов в операционную систему.

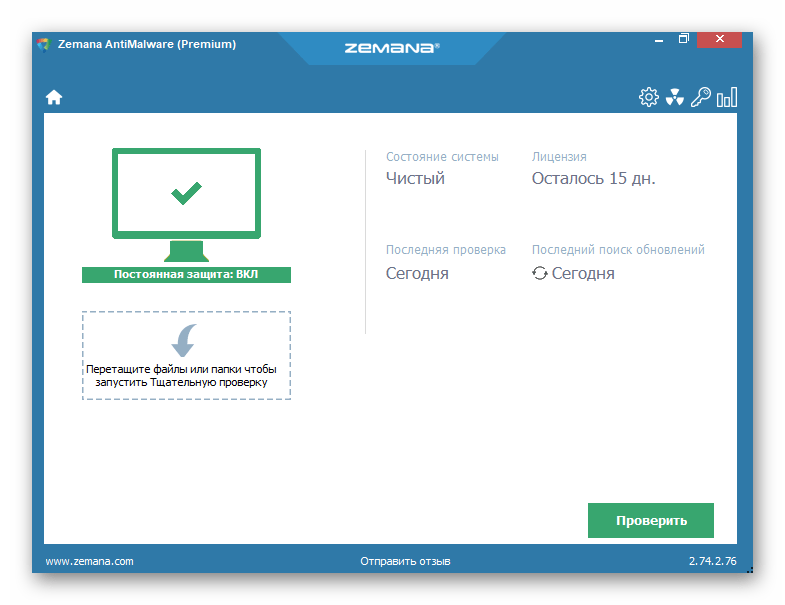

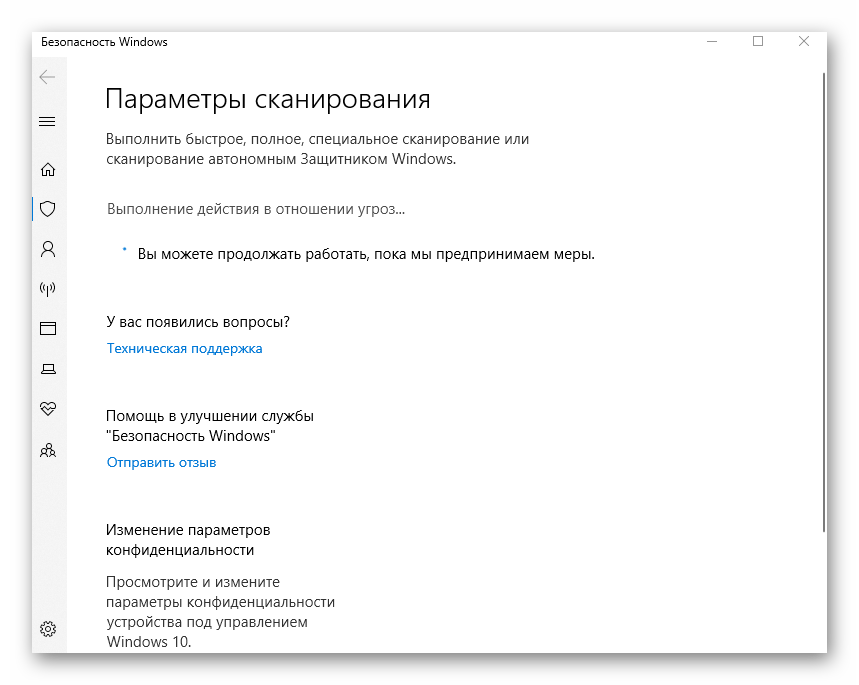

Способ 4: Проверка системы на наличие вирусов

Вызвать сбой в работе браузера могут попавшие в операционную систему вирусы. Необходимо с помощью специального программного обеспечения выполнить поиск и удаление вредного кода. При этом рекомендуется воспользоваться решениями от сторонних разработчиков, так как встроенная защита Windows способна обнаружить не все вирусные угрозы. На нашем сайте есть статья, посвященная этой теме.

Подробнее: Как удалить вирусы с компьютера под управлением Windows 10

Также рекомендуется ознакомиться со списком популярных антивирусных программ. В отдельной статье представлены лучшие приложения с их кратким описанием. Это поможет выбрать наиболее подходящее решение для обеспечения защиты компьютера.

Подробнее: Приложения для удаления вирусов с компьютера

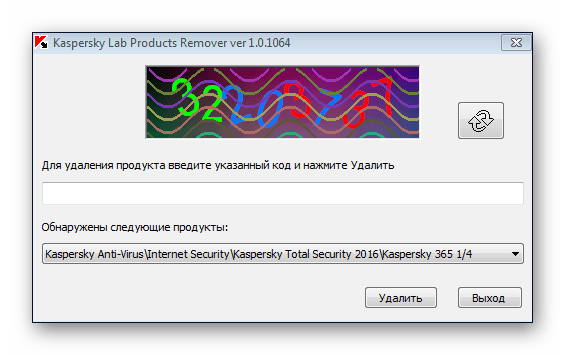

Способ 5: Отключение антивирусной программы

Доступ к файлам сертификата может блокировать антивирус, установленный на компьютере. Стоит отметить, что речь идет о стороннем программном обеспечении, встроенный «Защитник Windows» делать этого не может. Необходимо временно отключить приложение, чтобы проверить его влияние на работу сайтов в браузере. В случае обнаружения этой зависимости следует удалить программу полностью.

На нашем сайте есть статьи, посвященные теме отключения и удаления наиболее распространенных антивирусных программ. В них подробно описаны все действия по выполнению поставленной задачи с приложенными изображениями.

Подробнее: Как отключить / удалить антивирус с компьютера

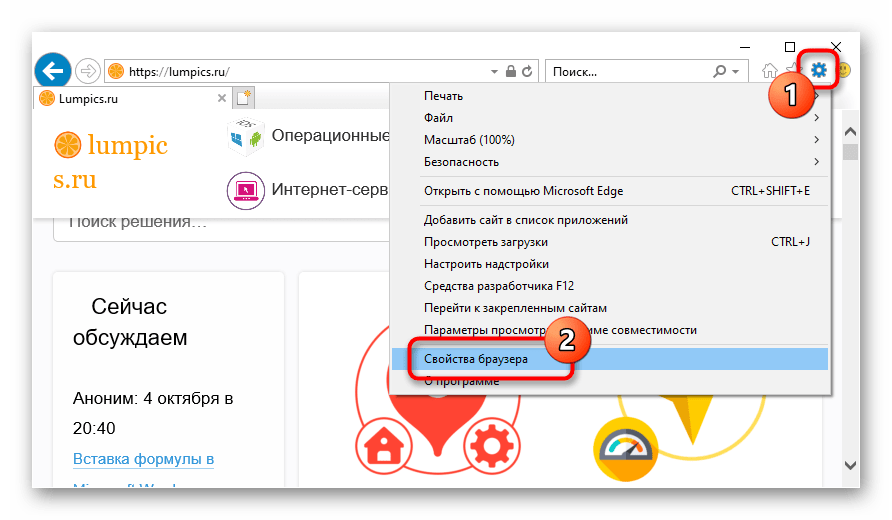

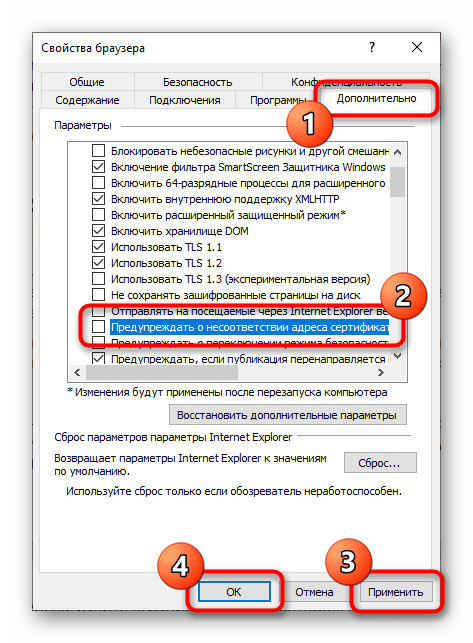

Способ 6: Изменение параметров браузера Internet Explorer

Если ошибка сертификата безопасности веб-узла появляется при серфинге интернета в браузере Internet Explorer, то устранить проблему можно путем изменения его параметров. Необходимо сделать следующее:

-

Запустите браузер и нажмите по кнопке в виде шестерни, расположенной на верхней панели справа. В появившемся меню кликните по пункту «Свойства браузера».

-

В новом окне откройте вкладку «Дополнительно» и в списке параметров снимите отметку с пункта «Предупреждать о несоответствии адреса сертификата». Нажмите «Применить», а затем «ОК».

- Перезагрузите страницу сайта, на котором появилась ошибка.

Способ 7: Восстановление файла hosts

Файл hosts в Windows отвечает за корректную адресацию пользователя в сети интернет. Если он был модифицирован по ошибке или путем использования вредоносного программного обеспечения, необходимо произвести восстановление. Сделать это можно вручную или с помощью специального приложения. Дальше будет рассмотрен второй вариант, поэтому предварительно скачайте и установите утилиту AVZ.

Скачать AVZ

После запуска программы для восстановления файла hosts сделайте следующее:

-

На верхней панели откройте меню «Файл» и нажмите по пункту «Восстановление системы».

-

В появившемся окне установите отметку напротив пункта «Очистка файла Hosts», после этого кликните по кнопке «Выполнить отмеченные операции».

-

Подтвердите действие во всплывающем диалоговом окне, щелкнув по кнопке «Да».

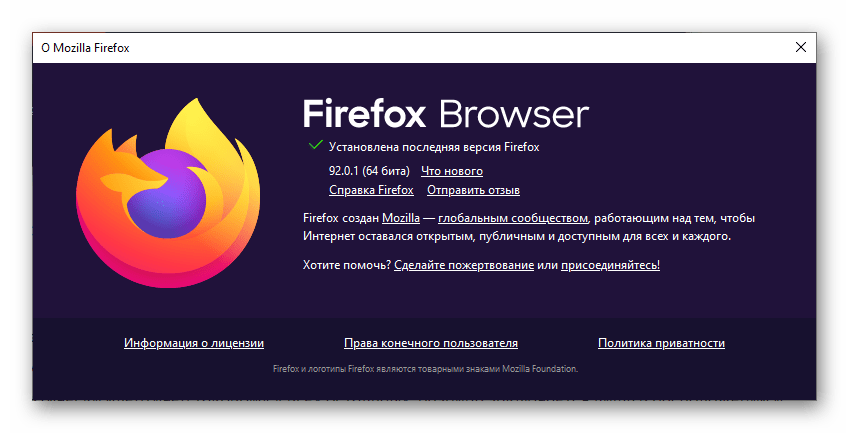

Способ 8: Обновление браузера

Разработчиками браузеров периодически выпускаются обновления, которые видоизменяют базу сертификатов. Если вовремя их не устанавливать, то при переходе на сайты с протоколом HTTPS может появиться ошибка безопасности веб-узла. Необходимо проверить и при необходимости инсталлировать новые апдейты веб-обозревателя. На нашем сайте есть подробное руководство, как это сделать в разных браузерах.

Подробнее: Как обновить популярные браузеры

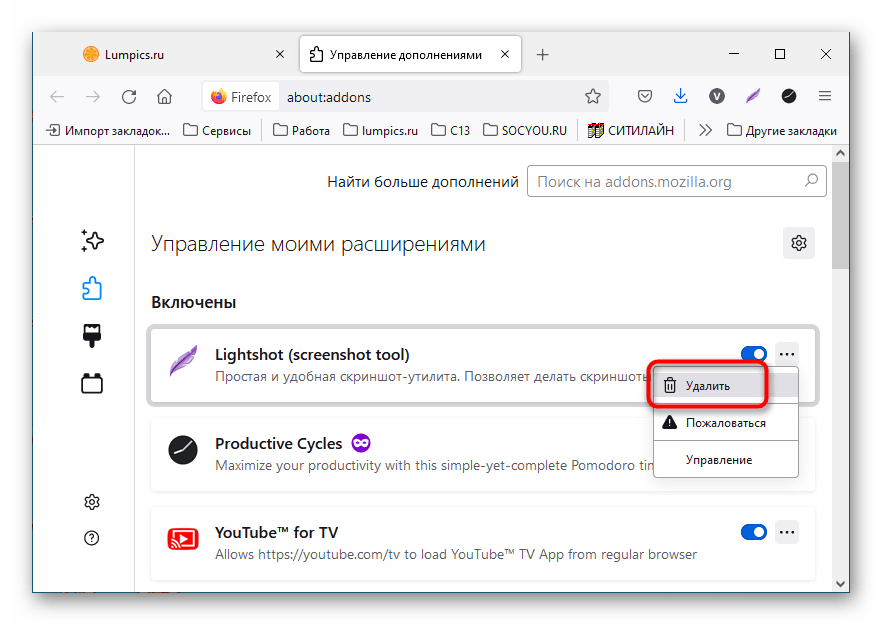

Способ 9: Удаление установленных дополнений

На корректную работу браузера влияют установленные в нем расширения. Некоторые разработчики этого программного обеспечения могут навредить, заблокировав доступ проводнику к сертификатам безопасности. В этом случае рекомендуется удалить сторонние дополнения. Для каждого браузера эти действия выполняются по-разному, но у нас на сайте есть серия статей, посвященная данной теме.

Подробнее: Как удалить расширения в браузере Mozilla Firefox / Google Chrome / Opera / Яндекс.Браузе

Важно! Если среди представленных статей нет той, где рассматривается ваш браузер, рекомендуется обратиться к инструкции для Google Chrome. Многие веб-обозреватели работают на его основе, поэтому руководства будут схожи.

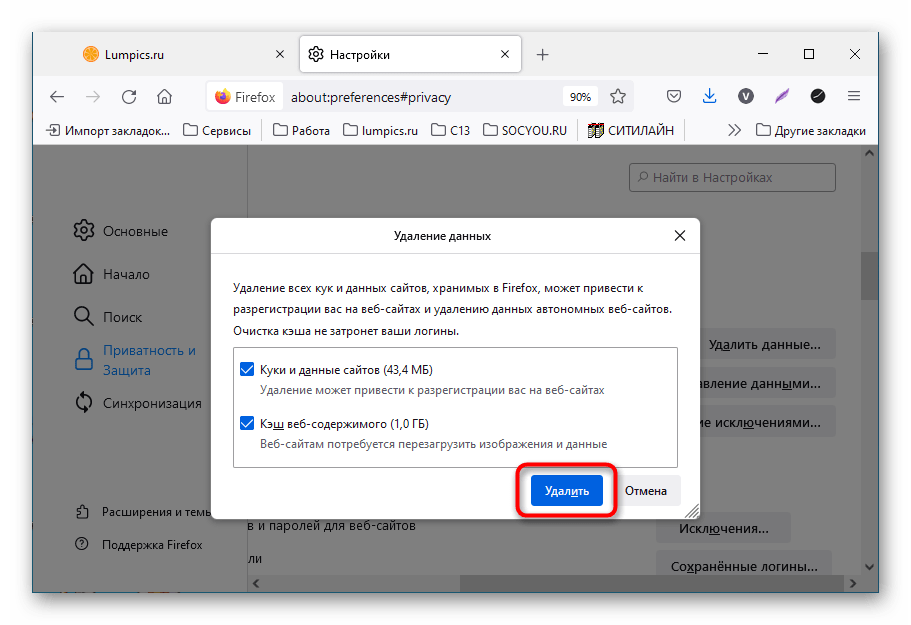

Способ 10: Очиска кэша

В процессе серфинга интернета браузер собирает дополнительную информацию и хранит в своей внутренней базе — в кэше. Если туда попадают конфликтные данные, они могут вызвать ошибки, в числе которых и рассматриваемая в этой статье. Необходимо выполнить очистку кэша, чтобы исключить этот вариант. На сайте есть инструкции для разных браузеров.

Подробнее: Как очистить кэш в браузере Mozilla Firefox / Google Chrome / Opera / Яндекс.Браузере

Внимание! Проводить чистку браузера рекомендуется систематически. Это предупредит появление критических ошибок и поспособствует увеличению скорости работы программы.

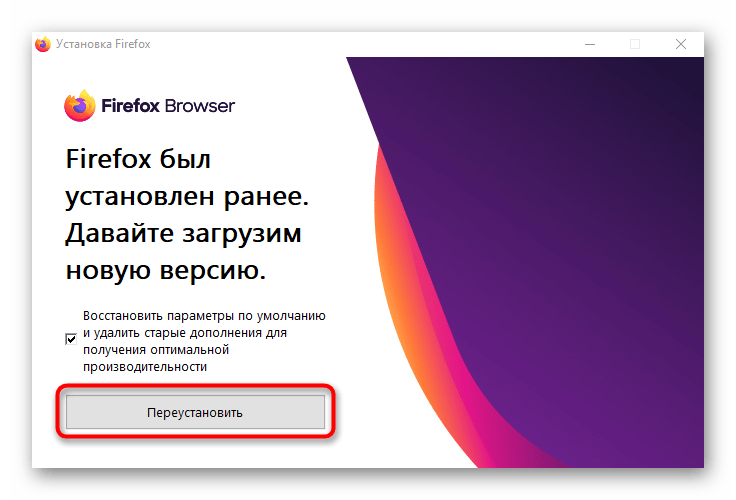

Способ 11: Переустановка браузера

Если удаление расширений и очистка кэша не помогли в решении проблемы, необходимо переустановить браузер. Эта процедура позволит избавиться от всех возможных причин, которые вызывают ошибку сертификата безопасности. Важно при этом скачивать установочный файл обозревателя с официального ресурса разработчика, чтобы не занести в операционную систему вредоносную программу. На нашем сайте есть статья, в которой рассказано, как это сделать на примере всех известных браузеров.

Подробнее: Как правильно переустановить браузер на компьютере

С 1 октября 2021 года закончился срок действия сертификата IdenTrust DST Root CA X3 (одного из основных корневых сертификатов, применяемых в сети), который установлен на многих устройствах.

Из-за этого владельцы ПК на Windows 7, Windows Server 2008 с выключенными обновлениями и Windows XP могут столкнуться с проблемой появления ошибки: «ERR_CERT_DATE_INVALID»,«ERR_DATE_INVALID» и прочими ошибками сертификатов при входе на многие сайты.

Есть два способа решить эту проблему: либо установить новый сертификат, либо установить обновления ОС Windows.

Решение через ручную установку сертификата

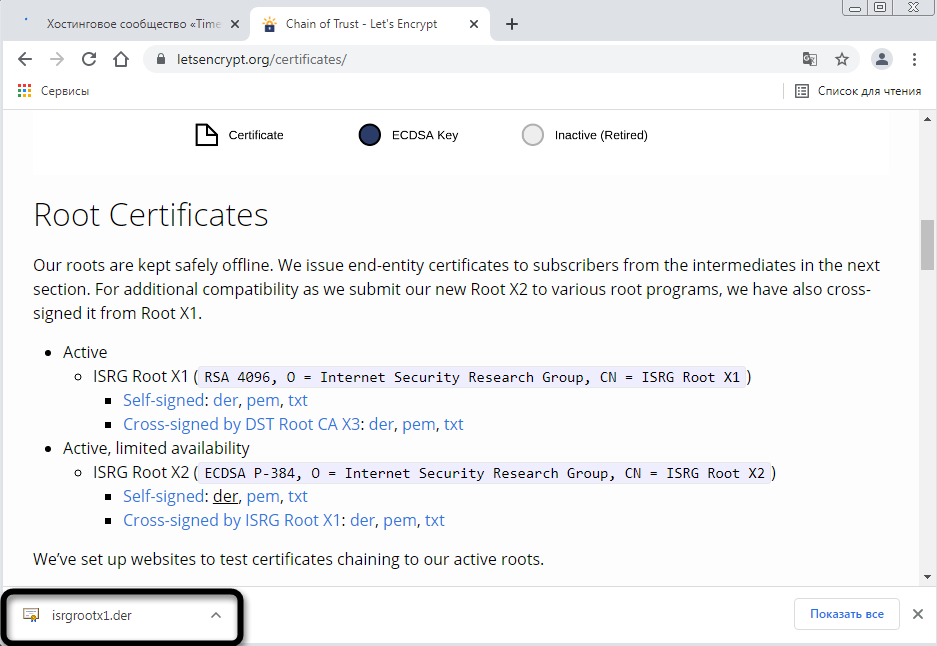

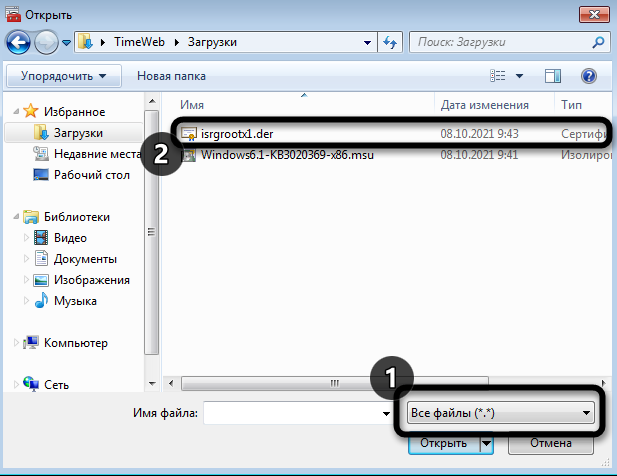

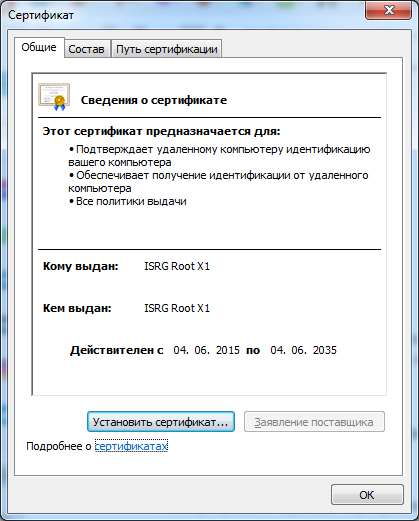

Скачать сертификат можно по ссылке: https://letsencrypt.org/certs/isrgrootx1.der / зеркало (.der, 1.35Кб)

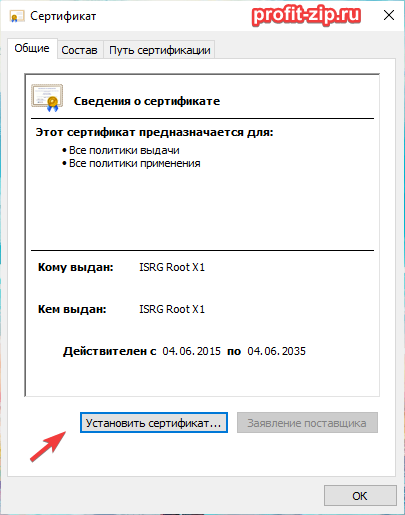

Необходимо запустить скачанный файл, на вкладке «Общие» нажать «Установить сертификат».

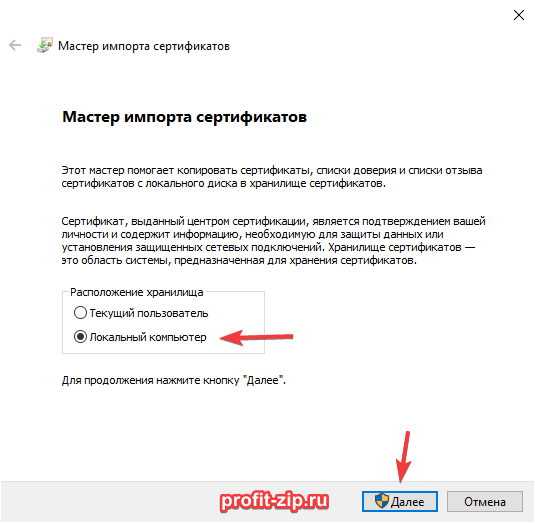

Выберите расположение «Локальный компьютер» и нажмите «Далее».

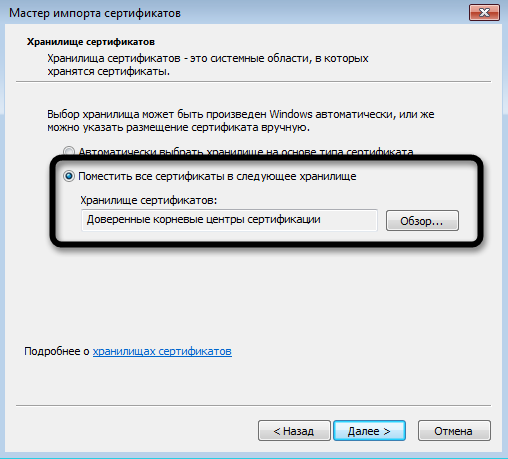

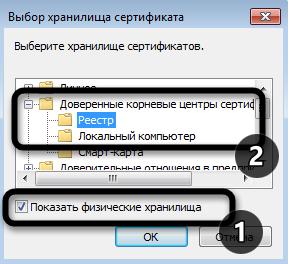

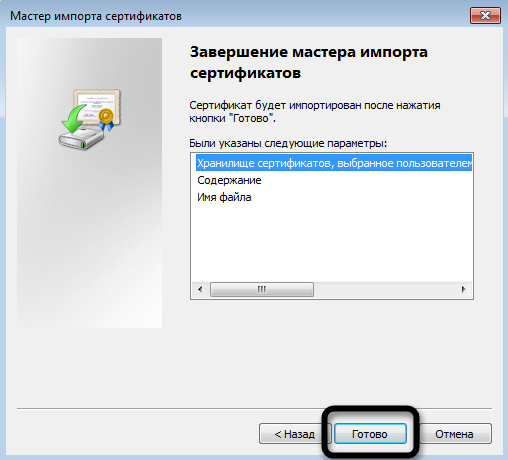

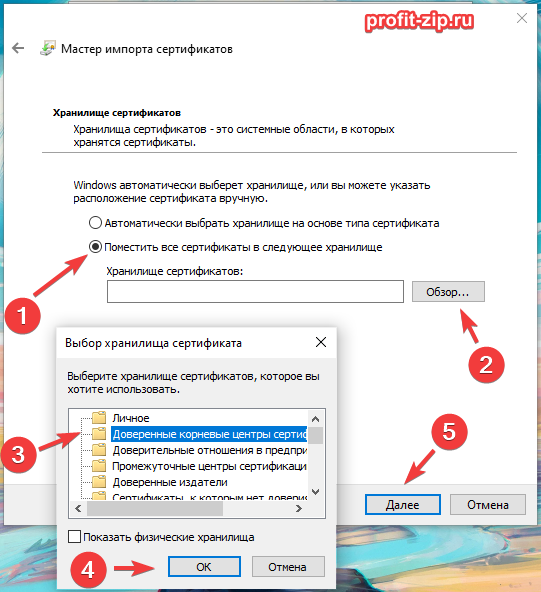

Выберите пункт «Поместить все сертификаты в следующее хранилище», нажмите «Обзор», выберите раздел «Доверенные корневые центры сертификации», нажмите «ОК» и «Далее», а в следующем окне – «Готово». При появлении вопросов об установке сертификатов – согласитесь на установку.

После этого перезапустите браузер и вновь попробуйте зайти на необходимый сайт.

Решение через установку обновлений

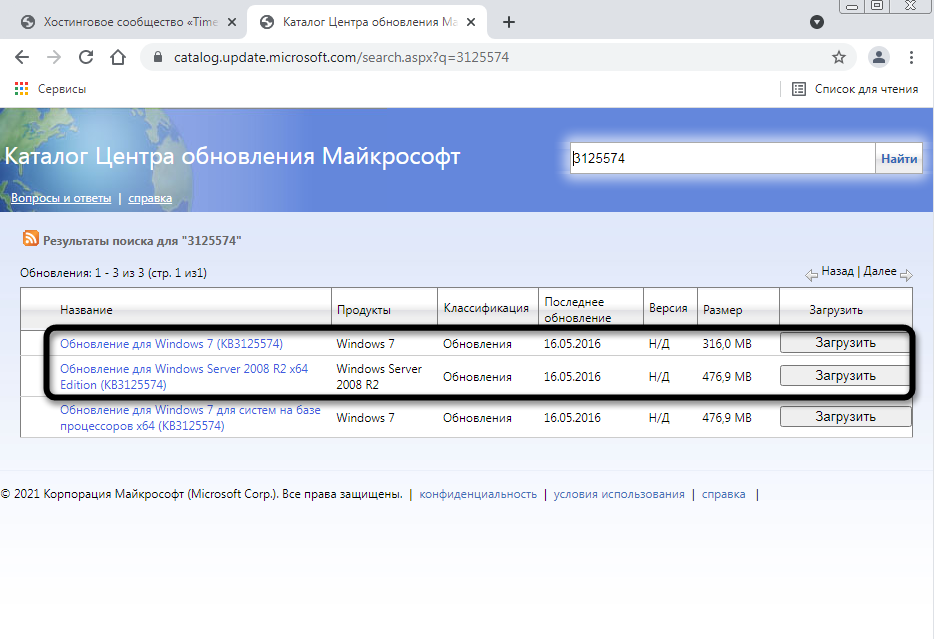

Для решения ошибки сертификата нужно установить обновления KB3020369 и KB3125574:

- KB3020369 из каталога Центра обновлений Microsoft

- KB3125574 из каталога Центра обновлений Microsoft

Дополнительно

Иногда установка одного лишь IdenTrust DST Root CA X3 может не помочь, так же рекомендуем дополнительно установить следующие корневые сертификаты:

- Go Daddy Root Certificate Authority

- GlobalSign Root CA

В начале октября многие пользователи Windows 7 начали сталкиваться с проблемой, которая заключается в том, что некоторые сайты не открываются по соображениям безопасности. Ошибка касается не всех браузеров, но проявляется в большинстве.

Я расскажу, с чем это связано, а также продемонстрирую 4 способа исправить данную ошибку.

Причина появления проблем с сайтами в Windows 7

30 сентября истек срок корневого сертификата безопасности Let’s Encrypt в Windows 7, что привело к проблемам с открытием некоторых сайтов у пользователей этой ОС, а также старых версий Android и iOS. Встречается это и на компьютерах под управлением Linux, но для них пока известно только одно решение – установка приложения для подмены времени. То есть нужно поставить дату раньше 30 сентября.

Что касается мобильных операционных систем, то в этом случае ничего кроме обновления не поможет, поэтому пропустим детальное рассмотрение этого случая, а остановимся именно на Windows 7. Предлагаю начать с самых эффективных методов и закончить «Костылями».

Комьюнити теперь в Телеграм

Подпишитесь и будьте в курсе последних IT-новостей

Подписаться

Способ 1: Установка недостающих обновлений Windows 7

Сначала рекомендую проверить, установлены ли на компьютере обновления, связанные с этим самым сертификатом безопасности. Необходимо скачать два разных пакета, в общей сумме занимающих 500 Мб пространства. Займет это не так много времени, а осуществляется следующим образом:

-

Откройте каталог центра обновления Microsoft или просто введите в поисковике название обновления – KB3020369. Выберите версию для своей разрядности ОС и начните загрузку.

-

Если взаимодействие происходит с каталогом, появится новое окно, в котором нужно нажать по ссылке.

-

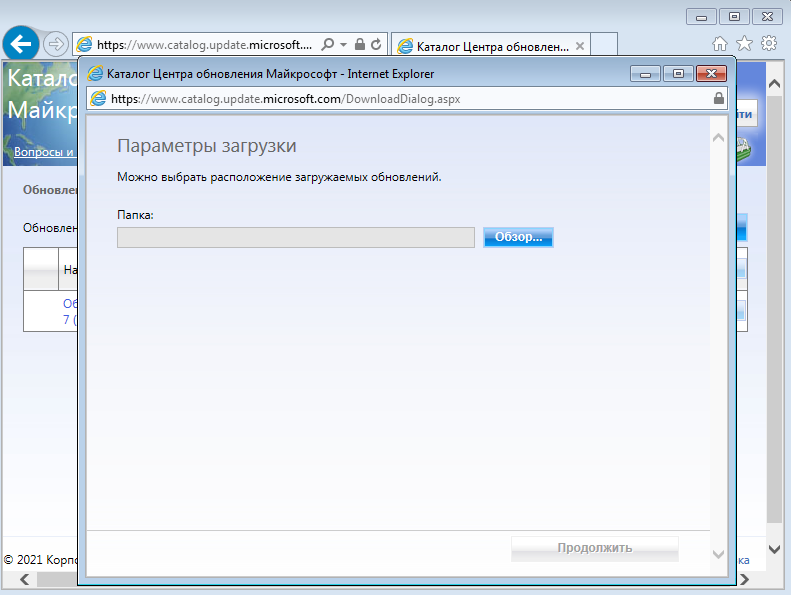

В некоторых браузерах содержимое отображается некорректно, поэтому предпочтительно открыть Internet Explorer и запустить загрузку оттуда.

-

Откройте полученный исполняемый файл и дожидайтесь завершения поиска обновлений. Если пакет KB3020369 уже установлен, вы получите соответствующее уведомление.

-

Точно так же найдите и загрузите KB3125574, установив версию, соответствующую вашей разрядности ОС.

Уточню, что не на всех компьютерах работает скачивание с каталога обновлений Microsoft, поэтому я не оставляю конкретных ссылок. Вы можете ввести название обновления в браузере или на сайте разработчика, чтобы открыть официальную страницу для загрузки пакета. В этом нет ничего сложного, главное – не использовать подозрительные сайты.

По завершении установки достаточно перезагрузить компьютер и проверить работоспособность ранее недоступных сайтов. На этот раз все должно открыться корректно.

Способ 2: Ручная установка корневого сертификата

Иногда проблема с открытием сайтов возникает и на компьютерах, где уже установлены упомянутые обновления. В таком случае понадобится вручную установить корневой сертификат. Если ранее вы не сталкивались с подобным действием, процесс может показаться сложным, но вам достаточно ознакомиться со следующей инструкцией, чтобы быстро справиться с поставленной задачей.

-

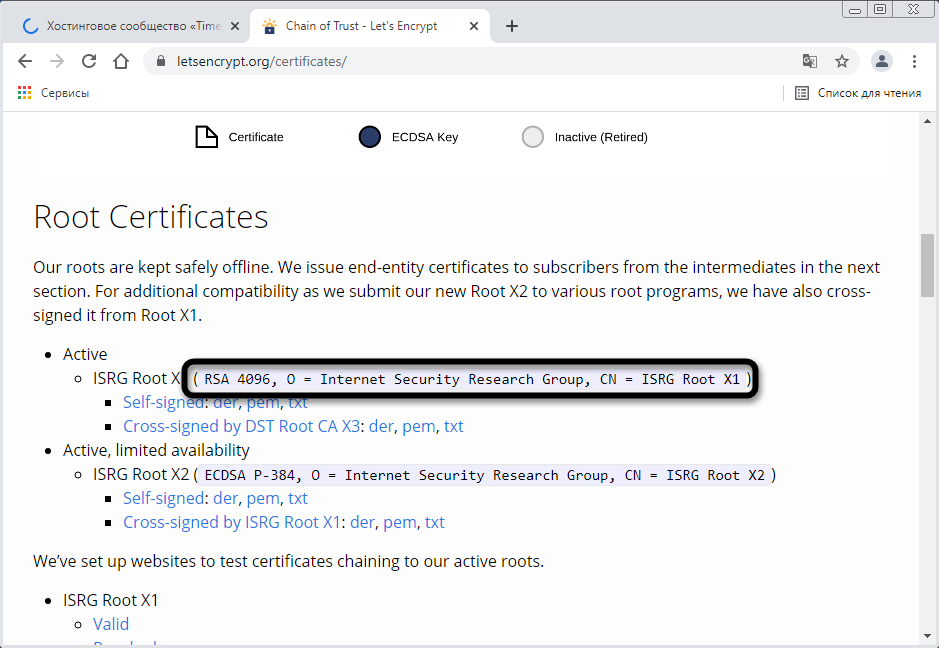

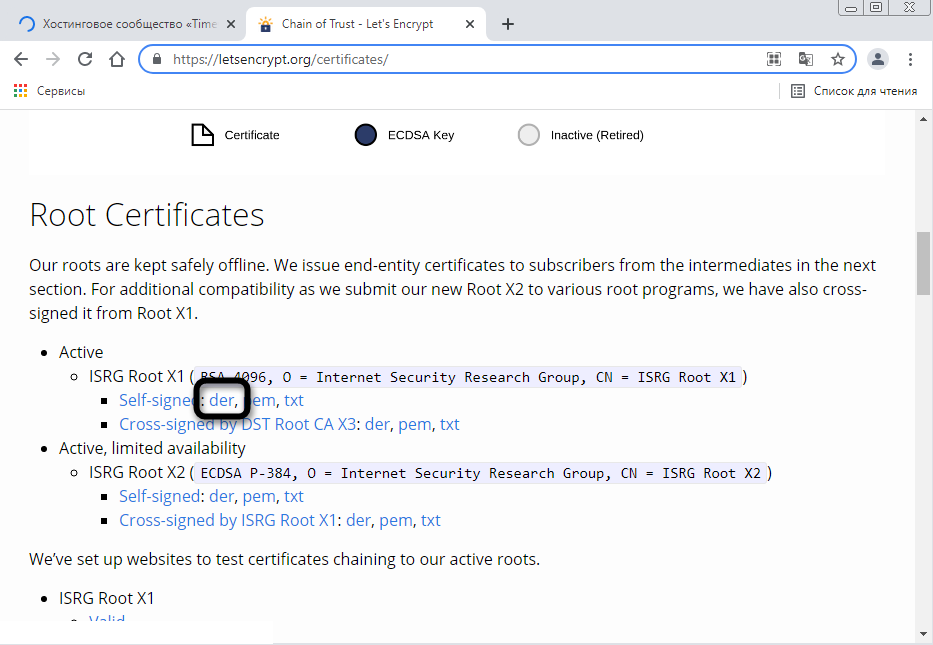

Откройте страницу https://letsencrypt.org/certificates/ и отыщите сертификат SRG Root X1 (RSA 4096, O = Internet Security Research Group, CN = ISRG Root X1). Используйте поиск по странице (Ctrl + F), вставив название в поле, чтобы быстрее отыскать необходимую строку.

-

Выберите формат DER и нажмите по ссылке для начала загрузки.

-

Ожидайте окончания скачивания сертификата и переходите к следующему шагу. Не забудьте, в какую именно папку вы его загрузили.

-

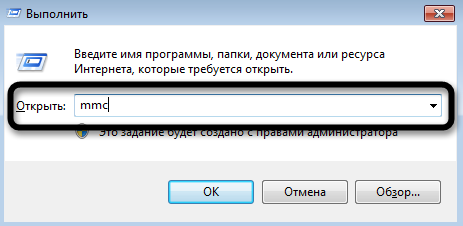

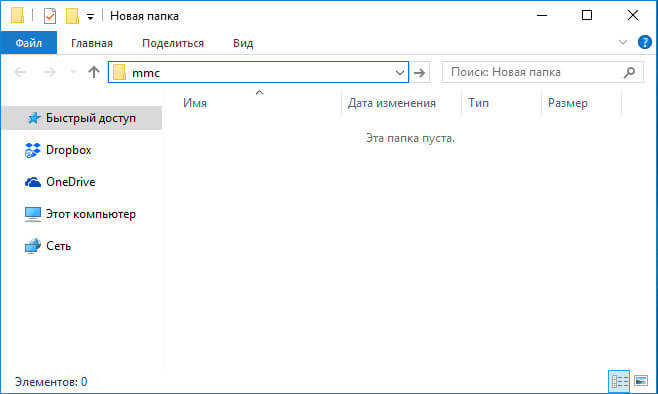

Откройте утилиту «Выполнить», используя сочетание клавиш Win + R, введите там mmc и нажмите Enter для перехода к оснастке.

-

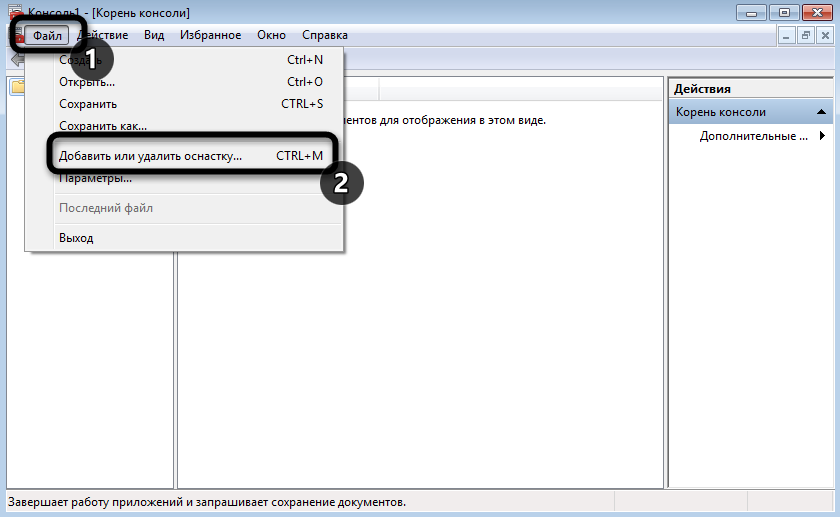

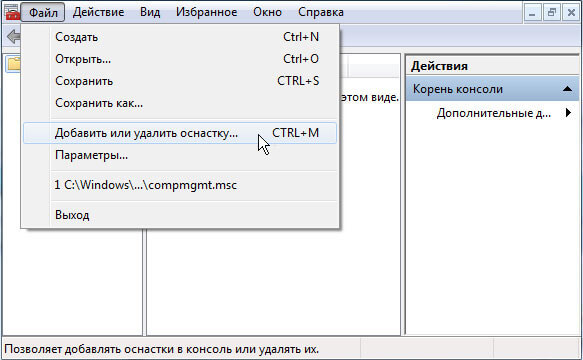

В новом окне вызовите меню «Файл» и щелкните по строке «Добавить или удалить оснастку».

-

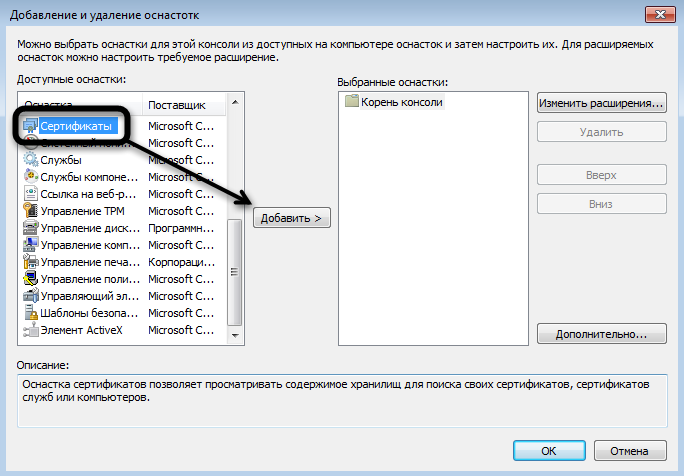

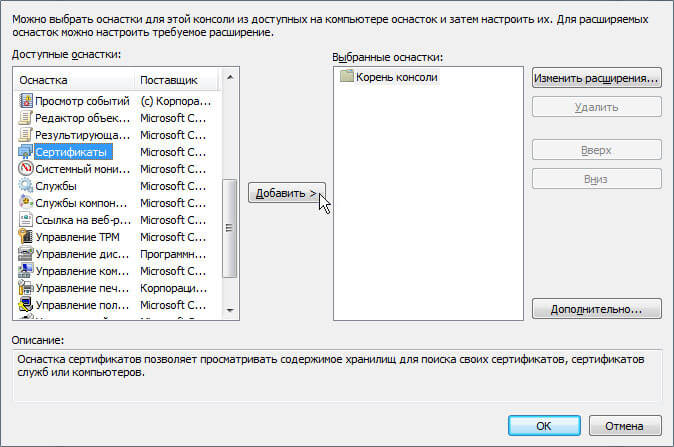

Выделите строку «Сертификаты» и нажмите «Добавить» для ее переноса на панель справа.

-

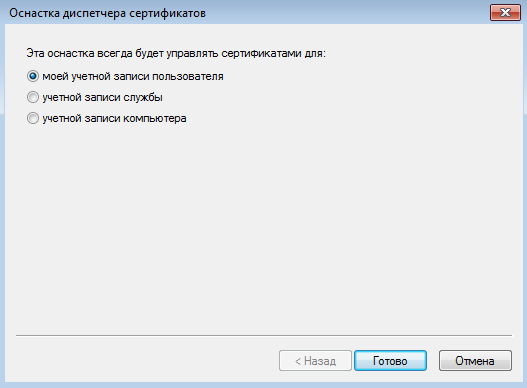

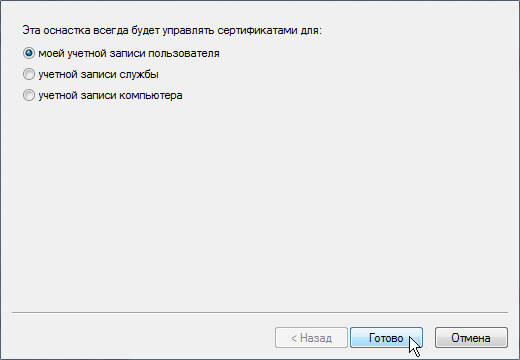

В появившемся меню оставьте значение по умолчанию и кликните по «Готово».

-

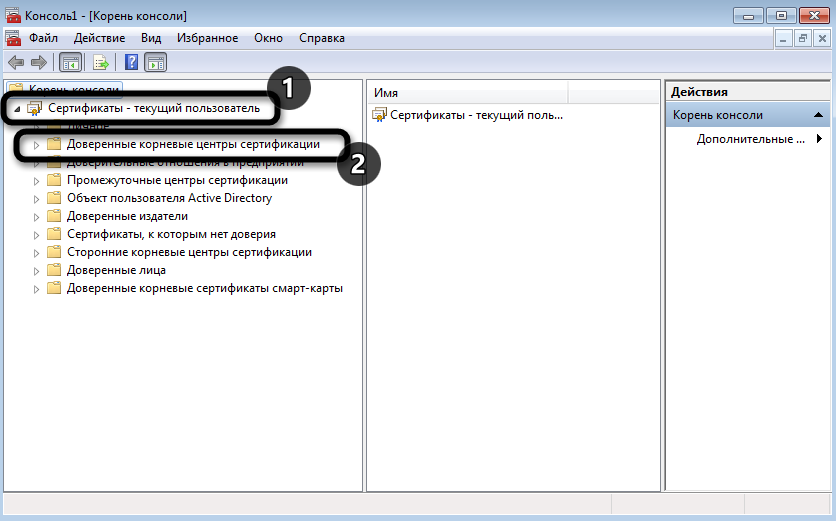

Выйдите из предыдущего окна, чтобы снова оказаться в корне консоли. Разверните «Сертификаты» и выберите папку «Доверенные корневые центры сертификации».

-

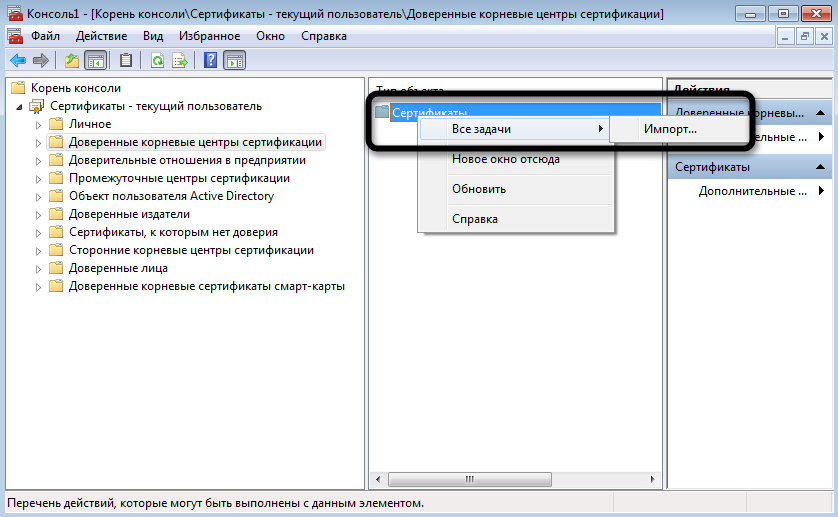

На панели справа щелкните ПКМ по папке «Сертификаты», наведите курсор на «Все задачи» и выберите пункт «Импорт».

-

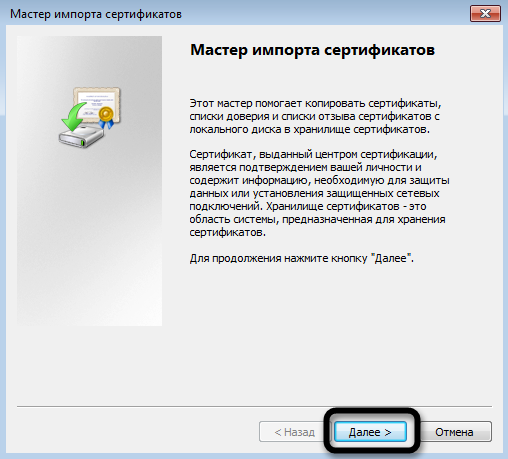

Отобразится окно Мастера импорта, в котором сразу переходите к следующему шагу.

-

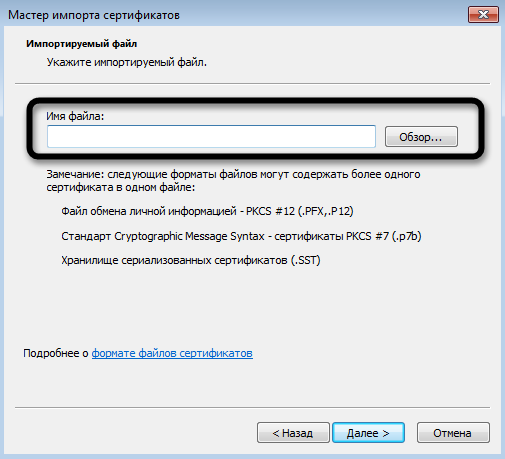

Напротив поля «Имя файла» нажмите «Обзор».

-

Отыщите тот самый файл Let’s encrypt, выбрав фильтр «Все файлы». Дважды щелкните по нему левой кнопкой мыши.

-

Отметьте маркером пункт «Поместить все сертификаты в следующее хранилище» и нажмите «Обзор».

-

Активируйте отображение физических хранилищ, разверните папку с доверенными центрами сертификации и укажите каталог «Локальный компьютер», если хотите установить сертификат для всех пользователей. Для текущей учетной записи выберите «Реестр».

-

Остается только нажать «Готово», завершив процесс импорта.

-

Вы будете уведомлены о его успешном завершении. Перезагрузите компьютер и откройте ранее недоступные сайты.

Способ 3: Переход на Mozilla Firefox

Пользователи заметили, что проблема с истечением срока корневых сертификатов безопасности не относится к браузеру Mozilla Firefox, и все сайты открываются корректно. Если вы не хотите устанавливать файлы самостоятельно или два описанных выше метода не принесли должного результата, скачайте этот веб-обозреватель, перенесите свои настройки и используйте его на постоянной основе или только в некоторых случаях.

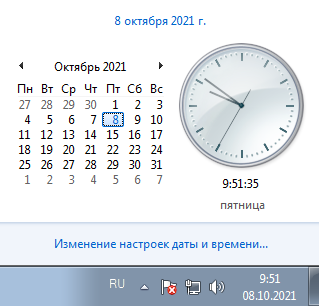

Способ 4: Установка фейкового времени

В начале этой статьи я уже говорил о том, что подмена времени работает в Linux. В Windows 7 вы можете провернуть ту же операцию, переведя дату на 29 сентября или еще раньше. Используйте встроенные настройки или скачайте специальный софт, чтобы осуществить задуманное. Расписывать детально этот метод я не буду, поскольку он является своего рода «костылем» и подходит далеко не всем юзерам.

Хотя бы один из перечисленных методов должен помочь вам исправить ситуацию с открытием сайтов. В идеале – как можно быстрее обновиться на более новую версию Windows, поскольку со временем похожих проблем будет больше. Если же у вас нет такой возможности, остается лишь решать проблемы по мере их появления.

Windows Server 2012 R2 Datacenter Windows Server 2012 R2 Standard Windows Server 2012 R2 Essentials Windows Server 2012 R2 Foundation Windows 8.1 Enterprise Windows 8.1 Pro Windows 8.1 Windows RT 8.1 Windows Server 2012 Datacenter Windows Server 2012 Datacenter Windows Server 2012 Standard Windows Server 2012 Standard Windows Server 2012 Essentials Windows Server 2012 Foundation Windows Server 2012 Foundation Windows 8 Enterprise Windows 8 Pro Windows 8 Windows RT Windows Server 2008 R2 Service Pack 1 Windows Server 2008 R2 Datacenter Windows Server 2008 R2 Enterprise Windows Server 2008 R2 Standard Windows Server 2008 R2 for Itanium-Based Systems Windows Server 2008 R2 Foundation Windows 7 Service Pack 1 Windows 7 Ultimate Windows 7 Enterprise Windows 7 Professional Windows 7 Home Premium Windows 7 Home Basic Windows 7 Starter Еще…Меньше

В этой статье описывается обновление, которое позволяет срочные обновления для Программы корневых сертификатов Windows в Windows 8.1, Windows RT 8.1, Windows Server 2012 R2, Windows 8, Windows RT, Windows Server 2012, Windows 7 и Windows Server 2008 R2. Перед установкой этого обновления, см. Дополнительные сведения об этом обновлении и извлечь необходимые компоненты в этой статье.

Сведения об этом обновлении

Программа корневых сертификатов Windows (Windows Root Certificate Program) обеспечивает автоматическое распространение доверенных корневых сертификатов в Windows. Обычно клиентский компьютер запрашивает обновление корневых сертификатов один раз в неделю. После применения этого обновления, клиентский компьютер может получать обновления срочные корневой сертификат в течение 24 часов.

Известные проблемы

После установки этого обновления при запуске Windows Update может появиться ошибка 0x800706f7.

Решение

Чтобы устранить эту проблему, установите обновление 3024777.

Как получить это обновление

Метод 1. Центр обновления Windows

Метод 2. Центр загрузки Майкрософт

Следующие файлы доступны для загрузки из Центра загрузки Майкрософт.

|

Операционная система |

Обновление |

|---|---|

|

Для всех поддерживаемых 86-разрядных версий Windows 8.1 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows 8.1 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows Server 2012 R2 |

|

|

Для всех поддерживаемых 32-разрядных версий Windows 8 |

|

|

Для всех поддерживаемых версий Windows 8 для систем на базе x64 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows Server 2012 |

|

|

Для всех поддерживаемых 86-разрядных версий Windows 7 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows 7 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows Server 2008 R2 |

|

|

Для всех поддерживаемых версий Windows Server 2008 R2 для платформы IA-64 |

|

Notes

-

Следует запускать программу установки из командной строки с повышенными правами.

-

Обновление для Windows RT 8.1 или Windows RT можно получить только из центра обновления Windows.

Для получения дополнительных сведений о том, как скачать файлы поддержки Майкрософт, щелкните следующий номер статьи базы знаний Майкрософт.

Как загрузить файлы поддержки Microsoft через оперативные службы 119591Корпорация Майкрософт проверила этот файл на наличие вирусов. Корпорация Майкрософт использует последнее антивирусное программное обеспечение, доступное на период публикации файла. Файл хранится на защищенных серверах, что предотвращает его несанкционированное изменение.

Способ 3: Накопительный пакет обновления для Windows 8.1, Windows RT 8.1, Windows Server 2012 R2, Windows 8, Windows RT или Windows Server 2012

Установите одно из следующих накопительных пакетов обновления, датированные декабря 2014 г.

-

Получить декабря 2014 накопительный пакет обновления для Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2

-

Получить декабря 2014 накопительный пакет обновления для Windows RT, Windows 8 и Windows Server 2012

Примечание. Накопительный пакет обновления устраняет многие другие проблемы, отдельное обновление устраняет проблему. Накопительный пакет обновления больше, чем отдельное обновление. Таким образом накопительный пакет обновлений занимает больше времени при загрузке.

Сведения об обновлении

Предварительные условия

Для установки этого обновления необходимо установить обновление 2919355 в Windows Server 2012 R2 или Windows 8.1. Или установите Пакет обновления 1 для Windows 7 или Windows Server 2008 R2.

Сведения о реестре

Чтобы применить это обновление, нет необходимости вносить изменения в реестр.

Необходимость перезагрузки

Возможно потребуется перезагрузить компьютер после установки этого обновления.

Сведения о замене обновлений

Это обновление не заменяет ранее выпущенное обновление.

Дополнительные сведения

Дополнительные сведения см. ниже статьях базы знаний Майкрософт:

2677070 Программа автоматического обновления для отозванных сертификатов для Windows Vista, Windows Server 2008, Windows 7 и Windows Server 2008 R2

2813430 Обновление, которое позволяет администраторам обновлять надежные и запрещенные CTL в отключенных средах в Windows

Глобальная версия этого обновления устанавливает файлы, которые имеют атрибуты, перечисленные в следующих таблицах. Дата и время для файлов указаны в формате UTC. Дата и время для файлов на локальном компьютере отображаются в местном времени с вашим текущим смещением летнего времени (DST). Кроме того, при выполнении определенных операций с файлами, даты и время могут изменяться.

Сведения о файлах Windows 8.1 и Windows Server 2012 R2 и заметки

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить по номерам версий, как показано в следующей таблице.

Версия

Продукт

Контрольная точка

Направление поддержки

6.3.960 0.17 xxx

Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2

RTM

GDR

-

Файлы MANIFEST (.manifest) и MUM (.mum), устанавливаемые для каждой среды не указываются.

Для всех поддерживаемых 32-разрядных версий Windows 8.1

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.3.9600.17475 |

1,612,992 |

30-Oct-2014 |

23:38 |

x86 |

Для всех поддерживаемых версий на базе x64 Windows 8.1 или Windows Server 2012 R2

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.3.9600.17475 |

1,970,432 |

30-Oct-2014 |

23:39 |

x64 |

|

Crypt32.dll |

6.3.9600.17475 |

1,612,992 |

30-Oct-2014 |

23:38 |

x86 |

Для всех поддерживаемых версий Windows 8.1 для систем на базе ARM

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.3.9600.17475 |

1,499,336 |

30-Oct-2014 |

23:32 |

Неприменимо |

Сведения о файле Windows 8 и Windows Server 2012 и заметки

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить по номерам версий, как показано в следующей таблице.

Версия

Продукт

Контрольная точка

Направление поддержки

6.2.920 0.17xxx

Windows 8, Windows RT или Windows Server 2012

RTM

GDR

6.2.920 0.21xxx

Windows 8, Windows RT или Windows Server 2012

RTM

LDR

-

Выпуски обновлений GDR содержат только те исправления, которые выпускаются повсеместно и предназначены для устранения распространенных критических проблем. В обновления LDR входят также специализированные исправления.

-

Файлы MANIFEST (.manifest) и MUM (.mum), устанавливаемые для каждой среды не указываются.

Для всех поддерживаемых версий Windows 8 для систем на базе x86

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.2.9200.17164 |

1,569,792 |

30-Oct-2014 |

05:22 |

x86 |

|

Crypt32.dll |

6.2.9200.21279 |

1,591,808 |

30-Oct-2014 |

00:46 |

x86 |

Для всех поддерживаемых версий x64 под управлением Windows 8 или Windows Server 2012

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.2.9200.17164 |

1,890,816 |

30-Oct-2014 |

07:20 |

x64 |

|

Crypt32.dll |

6.2.9200.21279 |

1,919,488 |

30-Oct-2014 |

00:51 |

x64 |

|

Crypt32.dll |

6.2.9200.17164 |

1,569,792 |

30-Oct-2014 |

05:22 |

x86 |

|

Crypt32.dll |

6.2.9200.21279 |

1,591,808 |

30-Oct-2014 |

00:46 |

x86 |

Для всех поддерживаемых версий Windows 8 для систем на базе ARM

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.2.9200.17164 |

1,403,392 |

30-Oct-2014 |

05:45 |

Неприменимо |

Информация о файлах для Windows 7 и Windows Server 2008 R2 и примечания

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить по номерам версий, как показано в следующей таблице.

-

Выпуски обновлений GDR содержат только те исправления, которые выпускаются повсеместно и предназначены для устранения распространенных критических проблем. В обновления LDR входят также специализированные исправления.

-

Файлы MANIFEST (.manifest) и MUM (.mum), устанавливаемые для каждой среды не указываются.

Для всех поддерживаемых 86-разрядных версий Windows 7

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.1.7601.18700 |

1,174,528 |

12-Dec-2014 |

05:07 |

x86 |

|

Crypt32.dll |

6.1.7601.22908 |

1,175,040 |

12-Dec-2014 |

05:38 |

x86 |

|

Cryptnet.dll |

6.1.7601.18205 |

103,936 |

09-Jul-2013 |

04:46 |

x86 |

|

Cryptnet.dll |

6.1.7601.22780 |

106,496 |

19-Aug-2014 |

02:47 |

x86 |

|

Cryptsvc.dll |

6.1.7601.18526 |

143,872 |

07-Jul-2014 |

01:40 |

x86 |

|

Cryptsvc.dll |

6.1.7601.22856 |

145,920 |

30-Oct-2014 |

02:14 |

x86 |

|

Wintrust.dll |

6.1.7601.18526 |

179,200 |

07-Jul-2014 |

01:40 |

x86 |

|

Wintrust.dll |

6.1.7601.22736 |

179,200 |

07-Jul-2014 |

01:41 |

x86 |

Для всех поддерживаемых 64-разрядных версий Windows 7 и Windows Server 2008 R2

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.1.7601.18700 |

1,480,192 |

12-Dec-2014 |

05:31 |

x64 |

|

Crypt32.dll |

6.1.7601.22908 |

1,480,704 |

12-Dec-2014 |

06:02 |

x64 |

|

Cryptnet.dll |

6.1.7601.18205 |

139,776 |

09-Jul-2013 |

05:46 |

x64 |

|

Cryptnet.dll |

6.1.7601.22780 |

142,336 |

19-Aug-2014 |

03:05 |

x64 |

|

Cryptsvc.dll |

6.1.7601.18526 |

187,904 |

07-Jul-2014 |

02:06 |

x64 |

|

Cryptsvc.dll |

6.1.7601.22736 |

190,976 |

07-Jul-2014 |

02:06 |

x64 |

|

Wintrust.dll |

6.1.7601.18526 |

229,376 |

07-Jul-2014 |

02:07 |

x64 |

|

Wintrust.dll |

6.1.7601.22736 |

229,376 |

07-Jul-2014 |

02:06 |

x64 |

|

Crypt32.dll |

6.1.7601.18700 |

1,174,528 |

12-Dec-2014 |

05:07 |

x86 |

|

Crypt32.dll |

6.1.7601.22908 |

1,175,040 |

12-Dec-2014 |

05:38 |

x86 |

|

Cryptnet.dll |

6.1.7601.18205 |

103,936 |

09-Jul-2013 |

04:46 |

x86 |

|

Cryptnet.dll |

6.1.7601.22780 |

106,496 |

19-Aug-2014 |

02:47 |

x86 |

|

Cryptsvc.dll |

6.1.7601.18526 |

143,872 |

07-Jul-2014 |

01:40 |

x86 |

|

Cryptsvc.dll |

6.1.7601.22856 |

145,920 |

30-Oct-2014 |

02:14 |

x86 |

|

Wintrust.dll |

6.1.7601.18526 |

179,200 |

07-Jul-2014 |

01:40 |

x86 |

|

Wintrust.dll |

6.1.7601.22736 |

179,200 |

07-Jul-2014 |

01:41 |

x86 |

Для всех поддерживаемых версий Windows Server 2008 R2 для систем на базе процессоров IA-64

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.1.7601.18700 |

2,690,048 |

12-Dec-2014 |

04:45 |

IA-64 |

|

Crypt32.dll |

6.1.7601.22908 |

2,691,072 |

12-Dec-2014 |

04:45 |

IA-64 |

|

Cryptnet.dll |

6.1.7601.18205 |

267,264 |

09-Jul-2013 |

04:27 |

IA-64 |

|

Cryptnet.dll |

6.1.7601.22780 |

272,896 |

19-Aug-2014 |

02:13 |

IA-64 |

|

Cryptsvc.dll |

6.1.7601.18526 |

388,608 |

07-Jul-2014 |

01:22 |

IA-64 |

|

Cryptsvc.dll |

6.1.7601.22736 |

392,704 |

07-Jul-2014 |

01:25 |

IA-64 |

|

Wintrust.dll |

6.1.7601.18526 |

514,048 |

07-Jul-2014 |

01:22 |

IA-64 |

|

Wintrust.dll |

6.1.7601.22736 |

514,048 |

07-Jul-2014 |

01:25 |

IA-64 |

|

Crypt32.dll |

6.1.7601.18700 |

1,174,528 |

12-Dec-2014 |

05:07 |

x86 |

|

Crypt32.dll |

6.1.7601.22908 |

1,175,040 |

12-Dec-2014 |

05:38 |

x86 |

|

Cryptnet.dll |

6.1.7601.18205 |

103,936 |

09-Jul-2013 |

04:46 |

x86 |

|

Cryptnet.dll |

6.1.7601.22780 |

106,496 |

19-Aug-2014 |

02:47 |

x86 |

|

Cryptsvc.dll |

6.1.7601.18526 |

143,872 |

07-Jul-2014 |

01:40 |

x86 |

|

Cryptsvc.dll |

6.1.7601.22856 |

145,920 |

30-Oct-2014 |

02:14 |

x86 |

|

Wintrust.dll |

6.1.7601.18526 |

179,200 |

07-Jul-2014 |

01:40 |

x86 |

|

Wintrust.dll |

6.1.7601.22736 |

179,200 |

07-Jul-2014 |

01:41 |

x86 |

Ссылки

См. термины , которые корпорация Майкрософт использует для описания обновлений программного обеспечения.

Нужна дополнительная помощь?

Windows 10, Windows 11, Windows 7, Windows 8, Windows Server

Исправляем ошибку «Подключение не защищено» при заходе на российские сайты

Исправляем ошибку «Подключение не защищено» при заходе на российские сайты

- 10.01.2023

- 1 038

- 0

- 1

- 1

- 0

- Содержание статьи

- Описание проблемы

- Установка сертификатов в Windows

- Установка интернет-браузеров в Windows

- Добавить комментарий

Описание проблемы

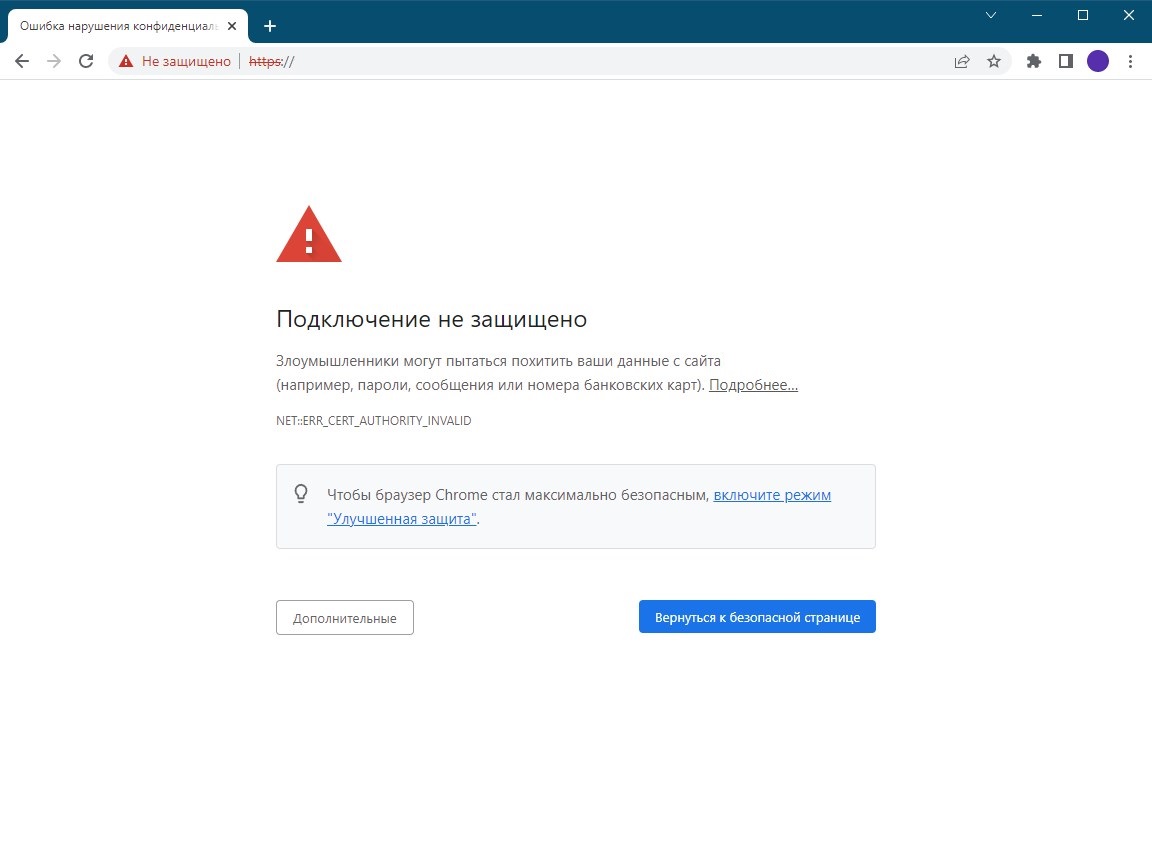

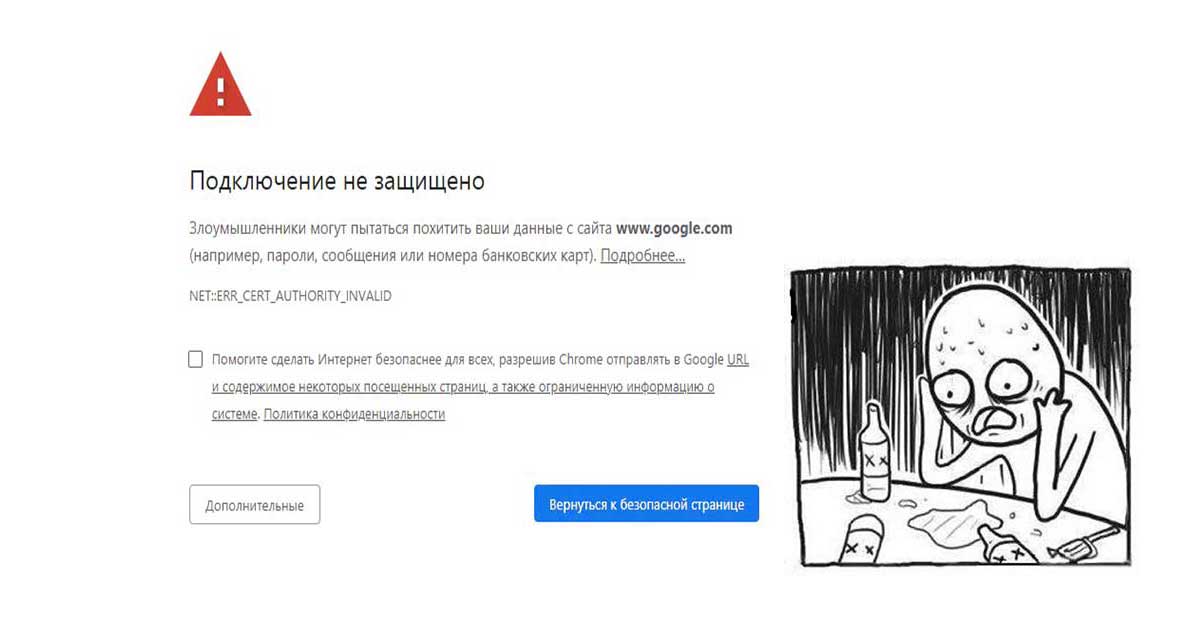

При заходе на различные российские сайты, можно получить ошибку следующего содержания:

Google Chrome

Подключение не защищено

Злоумышленники могут пытаться похитить ваши данные с сайта (например, пароли, сообщения или номера банковских карт). Подробнее…

NET::ERR_CERT_AUTHORITY_INVALID

Причиной данной ошибки является переход российских веб-сайтов на сертификаты, которые были выпущены российским удостоверяющим центром — Национальным удостоверяющим центром Минцифры России (далее НУЦ Минцифры России). Его сертификаты отсутствуют в списке доверенных в большинстве операционных систем и браузеров, в связи с чем и возникает данная ошибка. Исправить данное положение дел можно двумя способами:

- Установить сертификаты НУЦ Минцифры России в доверенные в вашей системе или браузере

- Установить интернет браузер, который уже содержит сертификаты НУЦ Минцифры России

В первом случае, вам потребуется скачать и установить корневой сертификат НУЦ Минцифры России, во втором же случае, вам понадобиться установить на компьютере интернет браузер, содержащий данные сертификаты — это Яндекс Браузер и Atom. Ниже, мы рассмотрим оба варианта по решению данной проблемы.

Установка сертификатов в Windows

- Скачиваем сертификаты себе на компьютер по ссылкам ниже:

- Сертификат 1 (корневой сертификат) — Russian Trusted Root CA.cer

- Сертификат 2 (выпускающий сертификат) — Russian Trusted Sub CA.cer

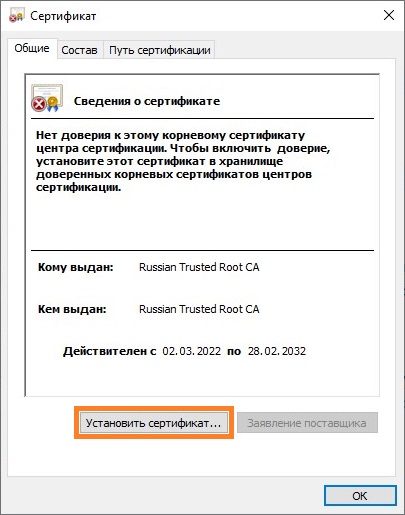

- Открываем скачанный сертификат, и в появившемся окне нажимаем кнопку «Установить сертификат«.

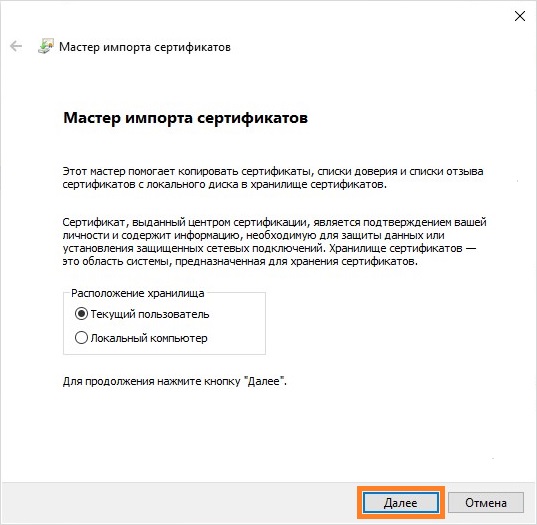

- Откроется Мастер импорта сертификатов. В нем нажимаем кнопку «Далее«.

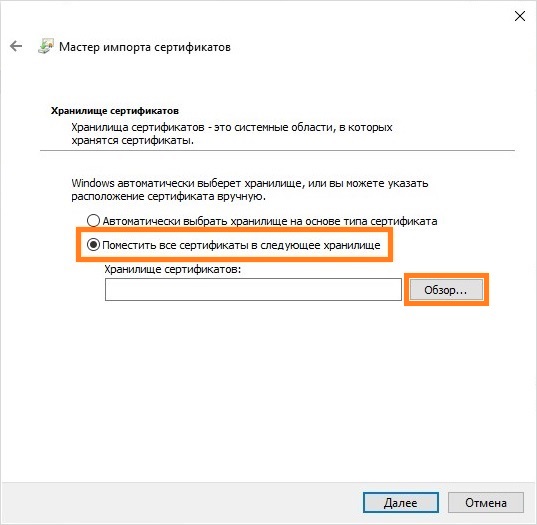

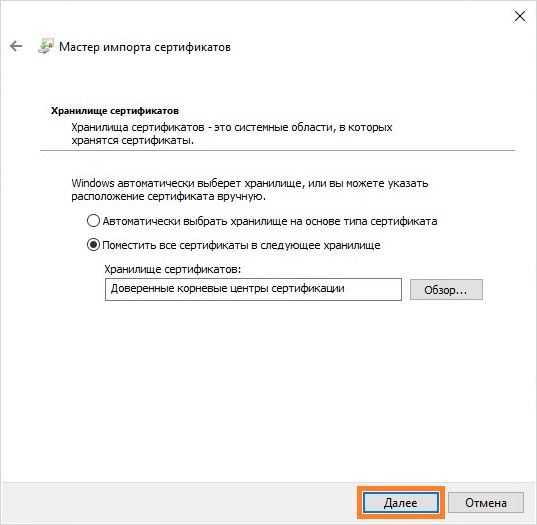

- В следующем окне выбираем пункт «Поместить все сертификаты в следующее хранилище«, и нажимаем на кнопку «Обзор«.

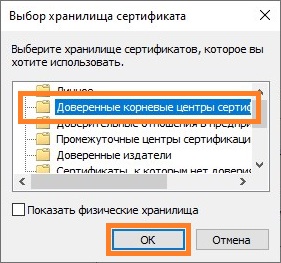

- Откроется небольшое окно, в котором нужно выбрать «Доверенные корневые центры сертификации«, и нажать на кнопку «ОК«.

- После этого, станет доступным предыдущее окно, где в строке «Хранилище сертификатов» будет написано «Доверенные корневые центры сертификации». Если все так, то нажимаем на кнопку «Далее», если же нет — проверяем корректность выполнения предыдущих двух пунктов.

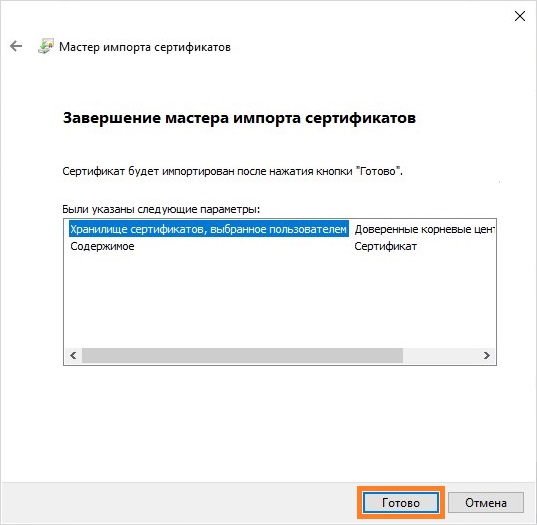

- Затем, нажимаем на кнопку «Готово» в окне завершения работы Мастера импорта сертификатов.

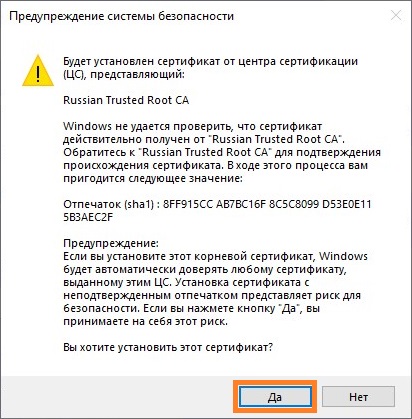

- Должно будет открыться окно предупреждения системы безопасности, в котором потребуется подтвердить свои намерения по установке корневого сертификата, нажав на кнопку «Да«.

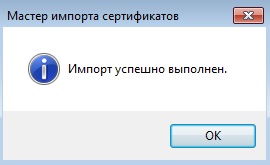

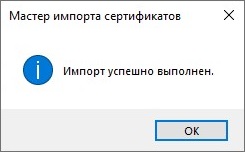

- В случае, если все прошло успешно, то появится соответствующее уведомление — «Импорт успешно выполнен«.

- Проделываем эту же процедуру установки со вторым сертификатом.

- Проверяем работу любого недоступного до этого ресурса в браузере. Возможно, браузер потребуется перезапустить, для применения изменений в списке сертификатов.

Установка интернет-браузеров в Windows

Если вы не хотите выполнять процедуру установки сертификатов в своей операционной системе, то просто можете скачать веб-обозреватель, который содержит данные сертификаты. Вы можете скачать и установить данные браузеры по ссылкам ниже:

- Скачать и установить Яндекс Браузер

- Скачать и установить Atom

Способы устранения ошибки сертификата безопасности веб-узла

Проблемы с сертификатом безопасности при просмотре страниц в интернете могут возникать по причине некорректной настройки времени и даты на компьютере. Необходимо проверить эти параметры и при необходимости внести изменения. На нашем сайте есть отдельные статьи, в которых подробно описаны все действия, необходимые для реализации задуманного.

Подробнее: Как изменить время / дату на компьютере

Обратите внимание! В руководствах все действия выполняются на примере Windows 10 и 7, но они применимы и к другим версиям операционной системы.

Способ 2: Обновление корневых сертификатов

Корневые сертификаты хранятся на диске с ОС Windows и необходимы для работы в сети, без наличия соответствующих файлов при открытии сайтов, работающих по протоколу HTTPS, будет появляться ошибка безопасности веб-узла. Для устранения проблемы потребуется установить на компьютере последние обновления.

Windows 10

Десятая версия операционной системы на момент написания настоящей статьи имеет активную поддержку, что означает систематический выход обновлений. При возможности рекомендуется устанавливать все доступные апдейты, чтобы предупредить возникновение множества ошибок. На нашем сайте есть тематическая статья, в которой пошагово описано, что нужно делать для проверки и установки обновлений.

Также рекомендуется проверить настройки автообновления системы и при необходимости активировать эту опцию. Таким образом исчезнет нужда периодически проверять выход апдейтов вручную, все новые пакеты будут инсталлироваться в систему автоматически.

Windows 7

Поддержка Windows 7 закончилась 14 января 2020 года. Если при установке последнего пакета обновлений корневые сертификаты не были занесены в систему, потребуется это сделать вручную, скачав соответствующий апдейт с официального сайта Microsoft:

- Перейдите по ссылке, размещенной выше. Находясь на главной странице сайта, впишите в поисковую строку запрос KB2813430 и кликните по кнопке «Найти».

Важно! На этапе выбора обновления для загрузки нужно обратить внимание на разрядность операционной системы. Если Windows 7 32-битная, следует выбрать файл с названием «Обновление для системы безопасности Windows 7 (KB2813430)». В случае использования 64-разрядной версии — «Обновление для системы безопасности Windows 7 для систем на базе 64-разрядных (x64) процессоров (KB2813430)».

Посмотреть информацию о системе можно в специальном меню на компьютере. В отдельной статье на сайте подробно рассказано, как это сделать.

Способ 3: Ручная установка сертификатов

При обновлении корневых сертификатов путем установки апдейтов операционной системы могут быть сбои, из-за чего нужные файлы не попадут в Windows. В таком случае потребуется выполнить инсталляцию вручную с помощью предустановленной консольной программы certutil.exe. Для этого сделайте следующее:

- Откройте «Командную строку» от имени администратора. Есть несколько способов сделать это, каждый из которых подробно описан в отдельной статье на нашем сайте.

C:CArootsupd /c /t:C:CA

В появившемся окне утилиты нажмите по кнопке No, чтобы не перезаписывать уже существующий файл сертификатов безопасности.

Обратите внимание, что после ввода команды нет никакой выдачи — это нормально, операция по установке все равно выполнится.

Внимание! После завершения всех действий загруженные файлы и созданные папки можно удалить с жесткого диска, они были необходимы исключительно для импорта корневых сертификатов в операционную систему.

Способ 4: Проверка системы на наличие вирусов

Вызвать сбой в работе браузера могут попавшие в операционную систему вирусы. Необходимо с помощью специального программного обеспечения выполнить поиск и удаление вредного кода. При этом рекомендуется воспользоваться решениями от сторонних разработчиков, так как встроенная защита Windows способна обнаружить не все вирусные угрозы. На нашем сайте есть статья, посвященная этой теме.

Также рекомендуется ознакомиться со списком популярных антивирусных программ. В отдельной статье представлены лучшие приложения с их кратким описанием. Это поможет выбрать наиболее подходящее решение для обеспечения защиты компьютера.

Способ 5: Отключение антивирусной программы

Доступ к файлам сертификата может блокировать антивирус, установленный на компьютере. Стоит отметить, что речь идет о стороннем программном обеспечении, встроенный «Защитник Windows» делать этого не может. Необходимо временно отключить приложение, чтобы проверить его влияние на работу сайтов в браузере. В случае обнаружения этой зависимости следует удалить программу полностью.

На нашем сайте есть статьи, посвященные теме отключения и удаления наиболее распространенных антивирусных программ. В них подробно описаны все действия по выполнению поставленной задачи с приложенными изображениями.

Подробнее: Как отключить / удалить антивирус с компьютера

Способ 6: Изменение параметров браузера Internet Explorer

Если ошибка сертификата безопасности веб-узла появляется при серфинге интернета в браузере Internet Explorer, то устранить проблему можно путем изменения его параметров. Необходимо сделать следующее:

- Запустите браузер и нажмите по кнопке в виде шестерни, расположенной на верхней панели справа. В появившемся меню кликните по пункту «Свойства браузера».

Способ 7: Восстановление файла hosts

Файл hosts в Windows отвечает за корректную адресацию пользователя в сети интернет. Если он был модифицирован по ошибке или путем использования вредоносного программного обеспечения, необходимо произвести восстановление. Сделать это можно вручную или с помощью специального приложения. Дальше будет рассмотрен второй вариант, поэтому предварительно скачайте и установите утилиту AVZ.

После запуска программы для восстановления файла hosts сделайте следующее:

- На верхней панели откройте меню «Файл» и нажмите по пункту «Восстановление системы».

Способ 8: Обновление браузера

Разработчиками браузеров периодически выпускаются обновления, которые видоизменяют базу сертификатов. Если вовремя их не устанавливать, то при переходе на сайты с протоколом HTTPS может появиться ошибка безопасности веб-узла. Необходимо проверить и при необходимости инсталлировать новые апдейты веб-обозревателя. На нашем сайте есть подробное руководство, как это сделать в разных браузерах.

Способ 9: Удаление установленных дополнений

На корректную работу браузера влияют установленные в нем расширения. Некоторые разработчики этого программного обеспечения могут навредить, заблокировав доступ проводнику к сертификатам безопасности. В этом случае рекомендуется удалить сторонние дополнения. Для каждого браузера эти действия выполняются по-разному, но у нас на сайте есть серия статей, посвященная данной теме.

Важно! Если среди представленных статей нет той, где рассматривается ваш браузер, рекомендуется обратиться к инструкции для Google Chrome. Многие веб-обозреватели работают на его основе, поэтому руководства будут схожи.

Способ 10: Очиска кэша

В процессе серфинга интернета браузер собирает дополнительную информацию и хранит в своей внутренней базе — в кэше. Если туда попадают конфликтные данные, они могут вызвать ошибки, в числе которых и рассматриваемая в этой статье. Необходимо выполнить очистку кэша, чтобы исключить этот вариант. На сайте есть инструкции для разных браузеров.

Внимание! Проводить чистку браузера рекомендуется систематически. Это предупредит появление критических ошибок и поспособствует увеличению скорости работы программы.

Способ 11: Переустановка браузера

Если удаление расширений и очистка кэша не помогли в решении проблемы, необходимо переустановить браузер. Эта процедура позволит избавиться от всех возможных причин, которые вызывают ошибку сертификата безопасности. Важно при этом скачивать установочный файл обозревателя с официального ресурса разработчика, чтобы не занести в операционную систему вредоносную программу. На нашем сайте есть статья, в которой рассказано, как это сделать на примере всех известных браузеров.

Обходим проверку сертификата SSL

В этом кратком обзоре я хотел бы поделиться своим опытом, как отключить проверку SSL для тестовых сайтов, иначе говоря, как сделать HTTPS сайты доступными для тестирования на локальных машинах.

В современное время https протокол становится все популярней, у него масса плюсов и достоинств, что хорошо. Правда для разработчиков он может вызывать легкий дискомфорт в процессе тестирования.

Всем известно, что при посещении сайта у которого “временно” что-то случилось c сертификатом вы обнаружите предупреждение, которое показывается, если сертификат безопасности не является доверенным net::ERR_CERT_AUTHORITY_INVALID?

Все современные браузеры показывают сообщение об ошибке HSTS

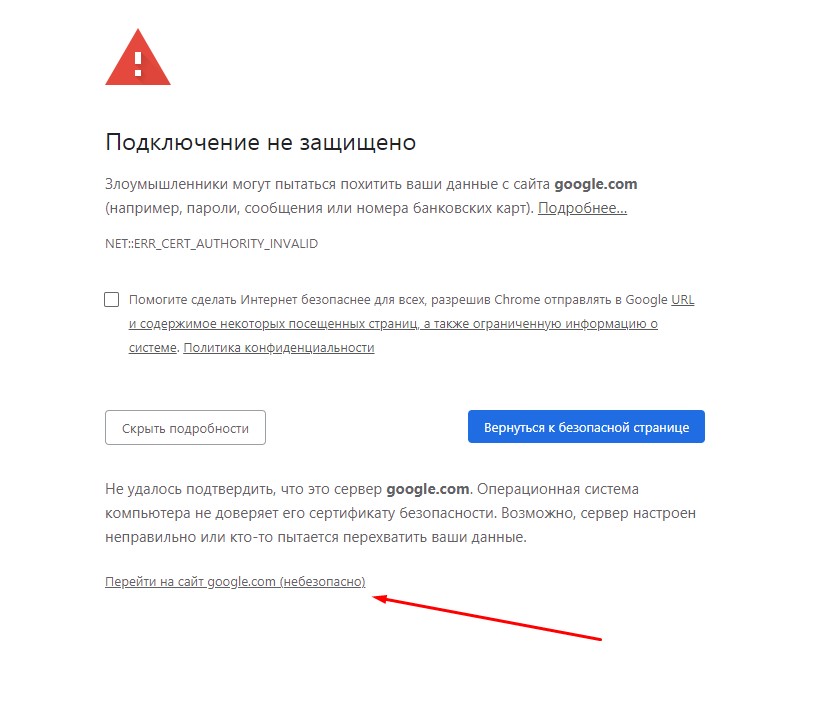

Самый простой способ обхода данного запрета — это, разумеется, нажатие на вкладку “Дополнительные” и согласиться с Небезопасным режимом.

Но не во всех браузерах как оказывается, есть данная возможность. Так я столкнулся с данной проблемой в Chrome на Mac OS

Разработчики данной операционной системы настолько обеспокоены безопасностью пользователей, что даже убрали доступ в «Небезопасном режиме» к сайту, несмотря на то, что это сайт владельца устройства.

Ну что ж, поскольку, вести разработку в других, более сговорчивых браузерах было не комфортно, вот способы как обойти эту проблему:

— Все хромоподобные браузеры (Chrome, Opera, Edge …) могут открыть небезопасную веб страницу, если на английской раскладке клавиатуры набрать фразу:

thisisunsafe

прямо на данной веб странице. Это даст возможность работать с сайтом без оповещение об ошибке на момент текущей сессии браузера, пока вы не закроете вкладку Chrome.

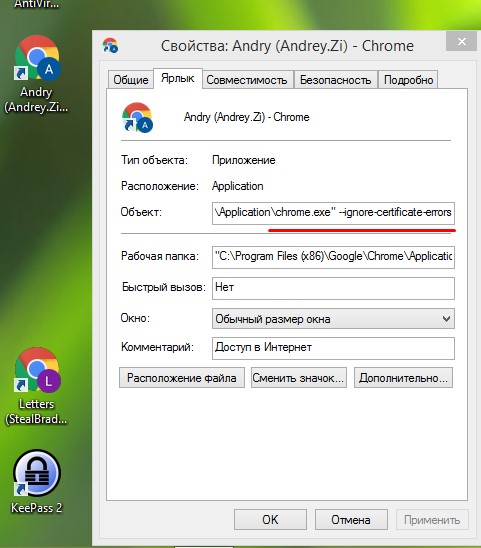

— Если же вам предстоит более длительная работа с сайтом, то рекомендую для этих нужд создать отдельного тестового пользователя на рабочем столе и указать ему необходимы флаги.

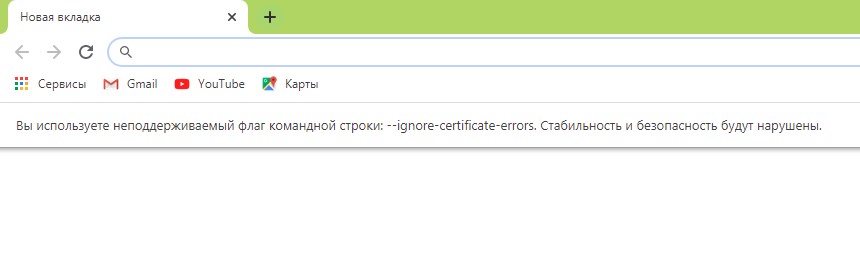

Для Windows

C:Program Files (x86)GoogleChromeApplicationchrome.exe» —ignore-certificate-errors

/Applications/Google Chrome.app/Contents/MacOS/Google Chrome —ignore-certificate-errors —ignore-urlfetcher-cert-requests &> /dev/null

Achtung! Данные манипуляции необходимо выполнять с выключенным Chrome приложением, иначе чуда не произойдет.

Если вы оставите сертификат ненадежным, то некоторые вещи не будут работать. Например, кэширование полностью игнорируется для ненадежных сертификатов.

Браузер напомнит, что вы находитесь в небезопасном режиме. Поэтому крайне не рекомендуется шастать по злачным сайтам Интернета с такими правами доступами.

*Так же есть метод с добавлением сертификатов тестируемого сайта в конфиги браузера Настройки->Безопасность->Настроить сертификаты->Импорт… но мне он показался не продуктивным и очень муторным, поэтому не привожу

Надеюсь моя краткая статья кому-то пригодится при разработке и тестировании сайтов =)

Как отключить проверку сертификатов в Яндекс Браузере

Проверка сертификатов в браузере от Яндекса обычно связана с протоколом HTTPS защищенного интернет-соединения. Проще говоря, с помощью данного протокола, а также различных сертификатов происходит защита данных на веб-страницах. Это очень хорошая практика и она позволяет иметь довольно эффективную защиту ресурса. Но что делать, если при открытии ссылки, появляется меню, говорящее о том, что не удалось пройти проверку сертификата? Читайте об этом далее. Мы поговорим о том, как отключить проверку сертификатов в Яндекс браузере.

На компьютере

Проблемы, возникающие с сертификатами браузере, могут быть связаны с двумя причинами. Первая – это неправильно установленное время.

- Для этого достаточно кликнуть по времени в нижнем правом углу и отметить пункт «Установить время автоматически».

В разных операционных системах изменение времени может немного отличаться, но сама по себе суть одна и та же – активация ползунка на пункте «Установка автоматического времени».

Решение следующей причины немного сложнее, давайте рассмотрим ее более подробно:

- Открываем Яндекс браузер и переходим в раздел «Настройки» через выпадающее меню.

- Далее пролистываем в самый низ страницы и нажимаем на кнопку «Настройки прокси-сервера».

- В появившемся окне переходим в раздел «Безопасность» и устанавливаем ползунок в режим «Средний».

- После этого переходим в раздел «Конфиденциальность» и снимаем галочку с пункта «Никогда не разрешать веб-сайтам запрашивать ваше местонахождение».

- Также, если у вас установлено антивирусное средство, вы можете в его настройках отключить пункт «Включить проверку протокола HTTPS».

- Если и в этом случае ничего не помогает, вернитесь назад в меню «Свойства: Интернет» и воспользуйтесь опцией «Очистить SSL».

По окончании инструкции проверьте, получилось ли устранить проблему. В противном же случае попробуйте переустановить браузер, в некоторых случаях это может помочь.

На телефоне

Теперь вы знаете как отключить проверку сертификатов в Яндекс браузере. Сам по себе процесс может показаться довольно сложным для не опытных пользователей. Но если вы проделаете это несколько раз, то в последующие разы данная проблема будет для вас уже пустяком.

Обновление сертификатов (для всех версий Windows)

Шаг 1. Удаление старых сертификатов из контейнера cacer.p7b

В проводнике наберите в адресной строке адрес: «mmc.exe» (без кавычек) и нажмите Enter.

Откроется окно консоли управления Microsoft.

В основном меню консоли, выберите «Файл» — «Добавить или удалить оснастку». Будет открыто окно «Добавление и удаление оснасток».

В левом списке выберите пункт «Сертификаты» и нажмите на кнопку «Добавить». Будет открыто окно «Оснастка диспетчера сертификатов».

Нажмите на кнопку «Готово». Окно «Оснастка диспетчера сертификатов» будет закрыто, Вы вернетесь в окно консоли управления Microsoft.

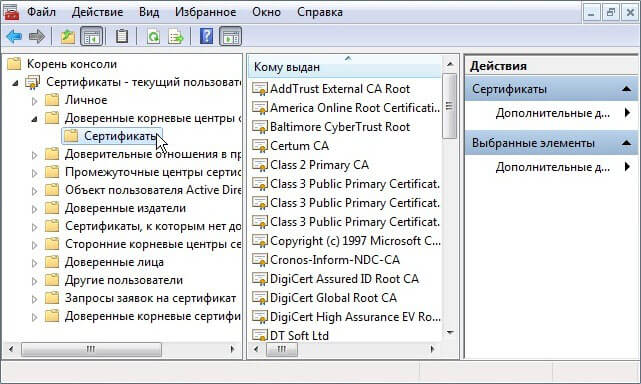

В левом списке раскройте дерево «Сертификаты — текущий пользователь». Раскройте пункт «Доверенные корневые центры сертификации». Выберите пункт «Сертификаты». В центральной части будут отображены сертификаты выбранного раздела.

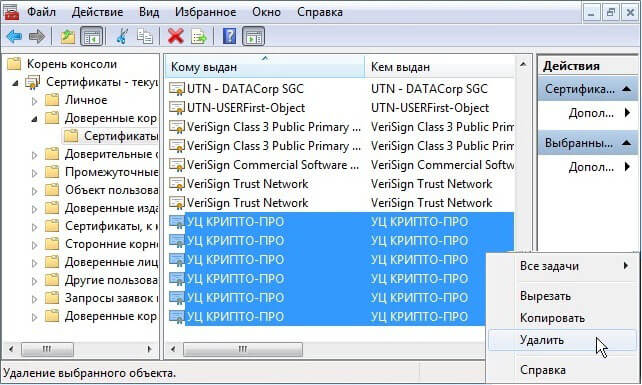

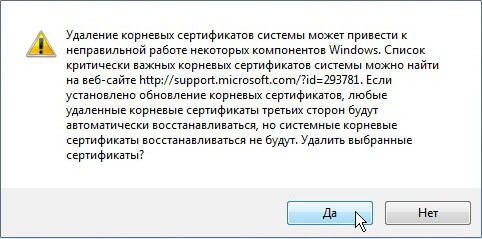

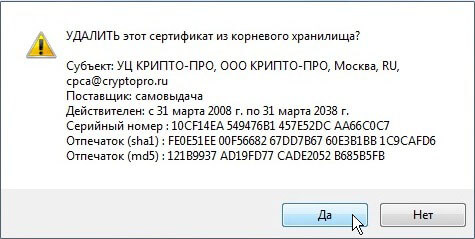

В списке сертификатов (центральная часть) найдите сертификаты, выданные УЦ КРИПТО-ПРО (6 сертификатов). Выделите найденные сертификаты и нажмите правую кнопку мыши. В контекстном меню выберите пункт «Удалить».

Будет открыто окно предупреждения. Сертификаты КРИПТО-ПРО не являются ключевыми и могут быть удалены без последствий. Нажмите «Да».

Перед удалением каждого из сертификатов контейнера будет выводиться окно подтверждения на удаление. Во всех окнах следует нажать кнопку «Да»

Шаг 2. Удаление старого сертификата безопасности для веб-узла сroInform.ru

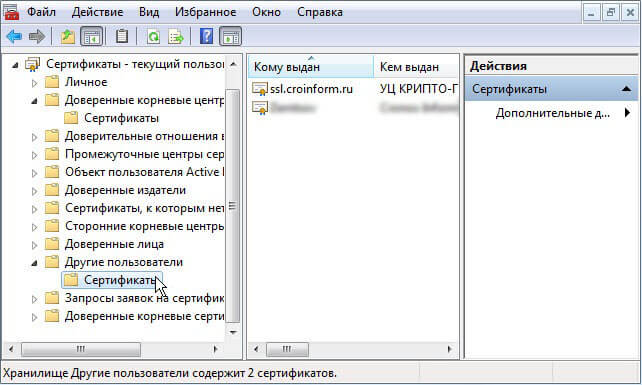

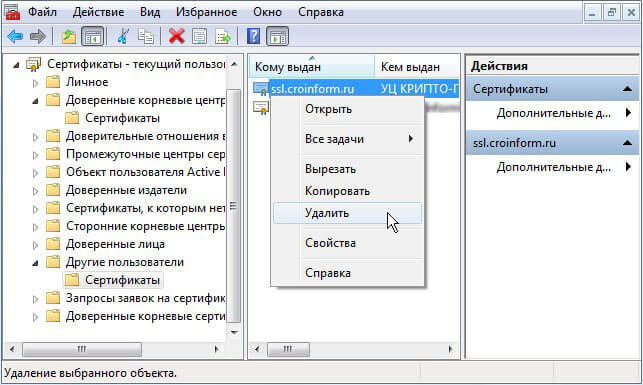

В левом списке раскройте дерево «Сертификаты — текущий пользователь». Раскройте пункт «Другие пользователи». Выберите пункт «Сертификаты».

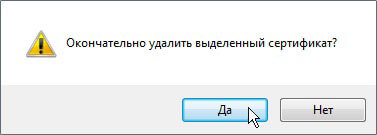

Нажмите правой кнопкой мыши на сертификате ssl.croinform.cer. В контекстном меню выберите пункт «Удалить».

Появится окно предупреждения. Нажмите «Да». Сертификат ssl.croinform.cer будет удален.

Обратите внимание:

После удаления необходимо установить новые версии сертификатов. Для установки сертификатов, воспользуйтесь инструкцией для Вашей операционной системы:

Внимание:

Если вы технический специалист, не хотите читать ничего лишнего, а просто желаете получить готовое решение, переходите сразу к этому разделу.

Дисклеймер:

Статья сугубо техническая, несмотря на вольный и слегка художественный стиль повествования в самом начале. В ней приводятся несколько проверенных решений реально существующей проблемы, появившейся незадолго до написания статьи и затронувшей миллионы устройств по всему миру.

Эпиграф:

Инженер не должен все знать. Он должен знать, где найти решение.

Итак, свершилось! В очередной раз где-то на неизвестной горе засвистел герой народных присказок, известный как Рак, в то время как другой герой этих же присказок, даже пребывая в жаренном состоянии, начал клевать ягодицы расслабленных пользователей интернета под обеспокоенным взором крестящихся мужиков, напуганных очередным раскатом грома.

Конец света (по мнению многих обывателей) начался буднично. В красивый и приятный осенний день 1 октября 2021 года, который пришелся на всегда ожидаемую из-за предстоящих выходных и слегка сумбурную из-за начала нового месяца пятницу, многочисленные пользователи довольно-таки старых, но все еще бережно хранимых и даже, пусть со скрипом, но вполне себе работающих устройств, вдруг не смогли зайти на свои любимые сайты.

Вот представьте: хотите вы с утра включить онлайн радио и послушать музыку, а взамен получаете сообщение «Ваше подключение не является приватным». Или вам по работе позарез нужно зайти на определенный сайт со своей учетной записью, а вместо этого вы видите на экране «Часы спешат. Не удалось установить защищенное соединение с доменом из-за неверных настроек системных часов и календаря». Вы пытаетесь хотя бы почитать новости, но при попытке открыть сайт по ссылке страница просто не загружается. Как работать в таких условиях? Чем не конец света?

На самом деле причина таких ошибок проста и очевидна: вы используете устаревшую технику и такие же устаревшие технологии. Неважно, почему — у каждого есть свои причины и никто здесь не собирается их оспаривать. Важно, что из-за этого становится недоступной значительная часть информации и невозможной определенная деятельность в сети интернет. Давайте для начала установим причину такого положения дел.

Почему перестали открываться сайты на старых компьютерах и смартфонах?

Начиная с 30 сентября 2021 года миллионы пользователей по всему земному шару больше не могут пользоваться многими интернет-сайтами. В этот день истек срок действия корневого сертификата IdenTrust DST Root CA X3, и это ломает работу интернета на миллионах устройств по всему миру, которые давно не получали обновления своего программного обеспечения. Наиболее часто ошибка отображается как NET::ERR_CERT_DATE_INVALID.

Сертификат IdenTrust DST Root CA X3 выпущен некоммерческим удостоверяющим центром Let’s Encrypt, который предоставляет на безвозмездной основе криптографические сертификаты для TLS-шифрования. Протокол TLS обеспечивает зашифрованную передачу данных между узлами компьютерной сети. Если сертификат TLS на устройстве просрочен, то соединиться с другим узлом сети оно не может.

Сертификат IdenTrust DST Root CA X3 используется на миллионах устройств по всему миру. Это и Android-смартфоны, и техника Apple, и даже игровые приставки, не говоря о компьютерах под управлением Windows. Одних только устройств со старыми и не обновляемыми версиями Android (в основном, это смартфоны и планшеты) сегодня насчитывается более 213 млн. Подробно об этом писали многие издания, например, C-News.

Что делать, если сайт не открывается на старом компьютере или телефоне?

Решить проблему можно или установкой свежего программного обеспечения (ПО), или покупкой современного устройства. Установить свежее ПО на старую технику не всегда возможно, но зато современные устройства под управлением актуальных операционных систем Windows, iOS, Linux, Android не подвержены описываемой проблеме, так как централизованно обновляются и всегда работают с актуальным списком сертификатов безопасности. Так что обновление техники и программного обеспечения — это наилучший способ даже не знать о существовании такой беды, как невозможность открыть некоторый сайт в браузере из-за проблем с сертификатом безопасности. К тому же, обновление всегда дает значительные преимущества в плане скорости и комфорта работы. Но, к сожалению, обновление техники по совершенно разным причинам доступно далеко не каждому.

Конечно, надо понимать, что переход на новую технику и на новые версии ПО — это неизбежность. Ничто не стоит на месте, все в мире развивается, и рано или поздно мы будем использовать все более новые поколения устройств и новые версии программного обеспечения. При этом старое ПО и старая аппаратура с определенного момента перестают быть интересными производителям, и их поддержка прекращается. Как только это случается, все сторонние производители техники и разработчики программ также перестают задумываться о совместимости своих продуктов со старыми моделями и версиями. Более того, многие из них намеренно отключают возможность использования устаревшей техники со своими новыми продуктами, как в целях улучшения безопасности пользователей, так и в своих сугубо коммерческих целях.

К примеру, компания Microsoft прекратила поддержку Windows XP еще в 2005 году (в 2009 году для 64-битной версии, в 2014 — расширенную поддержку, в 2019 — поддержку версии для банкоматов). Поддержка все еще популярной Windows 7 прекращена в 2015 году, расширенная поддержка — в 2020 году.

Это значит, что все эти версии операционной системы уже давно не получают обновления сертификатов. Как следствие всего перечисленного, разработчики ПО отказываются от поддержки старых платформ в целях обеспечения должного уровня защищенности пользователя. Например, практически все банки уже давно не позволяют своим клиентам получать доступ к собственным денежным средствам с устаревших устройств. При этом Windows 7, и даже Windows XP все еще довольно широко распространены на компьютерах как в частном, так и в корпоративном секторе.

Не совсем по теме

К слову сказать, в качестве небольшого отступления, на тех предприятиях, где я занимаюсь обслуживанием компьютерной техники, на данный момент использование компьютеров более чем 10-летней давности доходит местами до 50%, из них почти половина работает под управлением Windows XP. И это если не считать компьютеры в составе технологического оборудования на производстве. В целом, в моей практике, приходится сталкиваться примерно с 20-30% компьютеров под управлением Windows XP, 50-70% — Windows 7 и 20-30% — Windows 10. Иногда встречаются Windows 8 и Windows 8.1, а вот Mac и Linux — реально единицы.

[свернуть]

Как заставить сайты открываться на старых компьютерах и в старых версиях браузеров?

К счастью, есть несколько вариантов, как можно продлить жизнь старым устройствам и заставить их работать в современных реалиях. Сразу скажу, что все эти решения временные и ненадежные. Самым правильным и надежным решением остается обновление техники и используемого ПО.

Как временное решение проблемы с невозможностью открыть сайт из-за проблем с сертификатами можно попробовать обновить списки актуальных и отозванных сертификатов безопасности. На старых устройствах придется делать это вручную. На данный момент существует несколько вариантов обновления сертификатов, все эти варианты мне удалось найти в сети интернет. Конечно, на практике все их опробовать не удалось, но упомянуть даже не опробованные варианты все же стоит.

Ручное обновление корневых сертификатов

Итак, при попытке соединения с сервером по шифрованным протоколам SSL/TLS (то есть, по протоколу HTTPS) может возникать ошибка:

SSL error 0x80090325 Цепочка сертификатов выпущена центром сертификации, не имеющим доверия.

Это лишь вариант описания ошибки, текст сообщения о невозможности установки защищенного соединения может быть и другим. Некоторые сервера, например, пишут о возможном несоответствии системного времени на компьютере с реальным временем. Причина заключается в истечении срока действия корневого цифрового сертификата IdenTrust DST Root CA X3, которым подписаны сертификаты от популярного удостоверяющего центра Let’s Encrypt. Им выпущено множество SSL сертификатов (более чем для 250 миллионов доменных имен) для веб-сайтов, почтовых серверов и других служб.

Для решения проблемы Let’s Encrypt уже более 5 лет использует подпись корневым сертификатом ISRG Root X1, действующим до 2035 года. Однако устройства, программы и операционные системы, не получающие автоматические обновления, не могут сами получить этот сертификат. Например, не обновляются версии:

- Android 7.1.1 и старше;

- Mozilla Firefox до 50.0;

- MacOS 10.12.0 и старше;

- Windows XP (включая Service Pack 3);

- iOS-устройств до версии iOS 10;

- OpenSSL 1.0.2 и ниже;

- Ubuntu до версии 16.04;

- Debian 8 и старше.

Для восстановления возможности работы устаревшего устройства или программного обеспечения следует обновить операционную систему или добавить SSL-сертификат ISRG Root X1 в список доверенных.

Установка корневого сертификата в ОС Windows, iOS, Linux, Android

Итак, вариант первый. Сразу скажу, что этот вариант я пробовал только на виртуальной машине с Windows XP, и он сработал только частично. Описание варианта взято здесь.

Чтобы установить новый корневой сертификат, надо скачать на устройство файл сертификата и импортировать его в список доверенных. В ОС Windows достаточно дважды щелкнуть на файле сертификата, чтобы просмотреть сведения о нем и получить возможность установить сертификат нажатием на соответствую кнопку.

Более сложный способ установки корневого сертификата для Windows XP описан здесь, хотя и не понятно, зачем такие сложности.

В iOS до 10 версии надо перейти в «Настройки» -> «Основные» -> «Профили и управление устройством», выбрать сертификат ISRG Root X1 и нажать «Установить». Затем в разделе «Настройки» -> «Основные» -> «Доверие сертификатов» включить «Доверять корневым сертификатам полностью».

В Linux необходимо сначала удалить старый корневой сертификат DST Root CA X3 из списка доверенных, для чего надо переместить его в директорию /etc/pki/ca-trust/source/blacklist, а затем установить доверие к корневому сертификату ISRG Root X1, для чего перенести его в директорию /etc/pki/ca-trust/source/anchors directory. После этих манипуляций надо обновить списки сертификатов командой update-ca-trust. Это один из способов. Подробности здесь.

Что касается ОС Android до 7.1.1, то Let’s Encrypt удалось договориться с IdenTrust о выпуске на 3 года кросс-подписи истекшего DST Root CA X3. Таким образом, устройства даже с устаревшими версиями Android не будут сообщать об ошибке как минимум до 2024 года. Действий с ними не требуется.

Дополнение: способ обновления сертификатов на телевизорах LG поду управлением WebOS описан в отдельной статье.

Обновление всех сертификатов безопасности на старых версиях Windows

Закончившийся сертификат Let’s Encrypt — далеко не единственный из тех, которые контролируют доступ пользователей к сайтам. Списки актуальных и отозванных сертификатов постоянно изменяются, и современные операционные системы получают эти списки вместе с собственными автоматическими обновлениями. Поэтому лучшим решением (если не считать обновления устройства) будет приведение всего списка сертификатов на устройстве в соответствие с реальным положением вещей.

В случае с Windows это можно сделать несколькими способами. Первый из них заключается в создании списка актуальных сертификатов на любом компьютере, где установлена современная обновляемая система Windows, и последующем импортировании этих сертификатов на компьютер со старой системой.

Сделать это не очень сложно, если почитать описание данного метода на любом подходящем сайте. Например, здесь есть короткое описание, а здесь — более детальное. Это второй вариант устранения ситуации, когда не работает интернет на старом компьютере. Но на самом деле есть еще более удобный и простой способ.

Быстрый и простой способ обновления сертификатов Windows

Третий вариант исправления проблемы с неработающим интернетом самый простой, если воспользоваться готовым инструментом с этого сайта. Данный способ заключается в использовании списков актуальных и отозванных сертификатов с официального сайта Microsoft и последующей установке этих списков в систему при помощи инструментов, также разработанных Microsoft. Правда, эти инструменты уже официально признаны устаревшими и не поддерживаемыми, но по-прежнему успешно справляются с задачей обновления сертификатов.

Описание метода взято с этого ресурса, за что выражаю автору огромную благодарность.

Итак, чтобы обновить сертификаты безопасности на старом устройстве с Windows XP, Windows Vista, Windows 7, Windows Server 2003, Windows Server 2008 и др., надо скачать и запустить последовательно на выполнение два файла:

- rvkroots_20211001.exe — самораспаковывающийся архив со списком устаревших небезопасных сертификатов, автоматически удаляет эти сертификаты из списка доверенных при запуске файла;

- rootsupd_20211001.exe — самораспаковывающийся архив со списком актуальных сертификатов, автоматически добавляет эти сертификаты в соответствующие хранилища сертификатов при запуске файла.

Списки сертификатов получены с официального сайта Microsoft 1.10.2021 г. (при желании можно распаковать архив без установки и посмотреть содержимое). Для корректного обновления списка сертификатов необходимо запускать файлы от имени пользователя, обладающего правами администратора системы.

Обновление сертификатов проверено на нескольких компьютерах под управлением операционных систем Windos XP SP 3 и Windows 7.