В последнее время многие мои знакомые обращаются ко мне с просьбой почистить комп от очередной sms попрошайки, после долгих мучений пришел к несложному способу очистки.

1. Загружаемся с LiveCD или устанавливаем второй системой Ubuntu.

2. Устанавливаем антивирус ClamAV

sudo apt-get install clamav

3. Обновляем антивирус

sudo freshclam

4. Запускаем сканирование раздела с виндой

sudo clamscan -r -i --bell --move /tmp/ --log /tmp/virus.log /media/windows

Где:

-r : рекурсивный обход директорий

--move : перемещение зараженных файлов в директорию /tmp (без этого параметра с зараженными файлами ничего не будет сделано, только запись в логе. Для удаления файов ключ --remove )

--log : место логфайла.

/media/windows : раздел с виндой

--bell : пикнуть, если нашелся вирус

-i : выводить только зараженные файлы

5. Во время проверки дискуссия за жизнь с последующей вербовкой в ряды пользователей линукс.

Все!

У меня, пока, этот вариант работает на 100%.

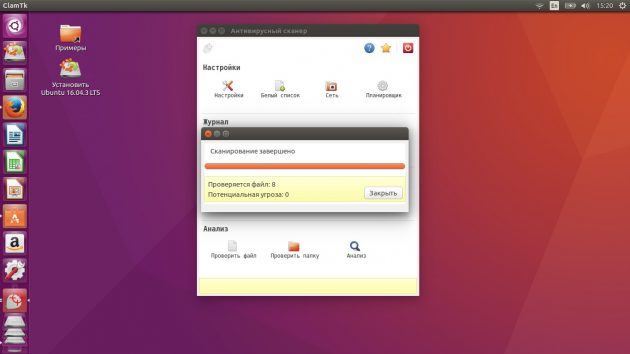

Вот видео более простого варианта с GUI надстройкой clamav — clamtk от милой девушки ( в видео пропущено обновление антивируса, у меня пункт 3 ):

Update: Если виндовс раздел вдруг не примонтирован, то:

1. Смотрим где он

sudo fdisk -l

должен быть в виден в виде ntfs раздела

2. Монтируем

$ sudo mkdir /media/windows

$ sudo mount /dev/sda2 /media/windows

In a dual-boot system, does anyone have experience dealing with viruses that hit windows from linux? (disambiguation note: dealing with them from linux .. )

The C: in windows is mounted to /media/disk on linux

Things I’m looking for:

- Reading/Editing the Registry

- Scanning for viruses and fixing them

- Reading/Editing startup programs

asked Jul 20, 2009 at 16:44

hasenhasen

5,10811 gold badges42 silver badges51 bronze badges

2

Clamav can do this

As noted below, clam is included on a bunch of live CDs and usb bootable Linuxes (TRK) so you can check your windows machine without having to install anything on Windows.

answered Jul 20, 2009 at 16:50

Martin BeckettMartin Beckett

9,3331 gold badge24 silver badges28 bronze badges

4

Bitdefender has a Rescue Disk that boots into Knoppix and scans from there. You could either try ripping BitDefender from the disk, or just use that..

answered Jul 20, 2009 at 18:45

DentrasiDentrasi

11k4 gold badges26 silver badges28 bronze badges

This is what I use:

http://www.bitdefender.com/PRODUCT-80-en—BitDefender-Antivirus-Scanner-for-Unices.html

license is free for a year and reneweable, I have been using this for a while now.

Easy to install on Linux partition or Unix partition and easy to scan your mounted C: drive or other media, in addition to other binaries.

ClamAV can do the same but I think for simplicity and just scanning binaries I like how Bitdefender handles this, don’t forget you have options on Linux or Unix, you can install both or just opt out and use which ever you think works best for you and your environment.

answered Sep 3, 2009 at 23:56

RegisteredRegistered

3012 gold badges3 silver badges10 bronze badges

There is TRK. A live providing (from their site):

- full read/write and rpm support (since build 333)

- easily reset windows passwords (backup and restore option in 3.3)

- 4 different virusscan products integrated in a single uniform commandline with online update capability (5 in version 3.3)

- full ntfs write support thanks to ntfs-3g (all other drivers included as well)

- clone NTFS filesystems over the network

- wide range of hardware support (kernel 2.6.39.3 and recent kudzu hwdata)

- easy script to find all local filesystems

- self update capability to include and update all virusscanners

- full proxyserver support.

- run a samba fileserver (windows like filesharing)

- run a ssh server

- recovery and undeletion of files with utilities and procedures

- recovery of lost partitions

- evacuation of dying disks

- UTF-8 international character support.

- powerful multicast disk cloning utility for any filesystem

- 2 rootkit detection uitilities (version 3.3).

- elaborated documentation (+manpages as of 3.3).

- elaborated documentation

answered Jul 20, 2009 at 18:55

Andrea AmbuAndrea Ambu

8,0784 gold badges24 silver badges20 bronze badges

Avira runs on both, and can be installed on linux to clean up windows viruses

answered Sep 4, 2009 at 0:52

alpha1alpha1

1,67614 silver badges18 bronze badges

I tried this about a month ago with both clamav and AVG. I found AVG to be a lot faster, with less false positives. The downside to both of them is that they don’t, as far as I know, clean the registry. I gather that it is possible to use a WinPE boot disk to do registry cleaning of an offline Windows install using a normal Windows virus scanning app. There are also various linux tools available to manually hack the Windows registry, but I’m not sure how you would determine what to look for and what to do with it, or if you might risk missing viruses that exist entirely in the registry.

answered Jan 11, 2011 at 3:51

intuitedintuited

3,2417 gold badges30 silver badges40 bronze badges

In a dual-boot system, does anyone have experience dealing with viruses that hit windows from linux? (disambiguation note: dealing with them from linux .. )

The C: in windows is mounted to /media/disk on linux

Things I’m looking for:

- Reading/Editing the Registry

- Scanning for viruses and fixing them

- Reading/Editing startup programs

asked Jul 20, 2009 at 16:44

hasenhasen

5,10811 gold badges42 silver badges51 bronze badges

2

Clamav can do this

As noted below, clam is included on a bunch of live CDs and usb bootable Linuxes (TRK) so you can check your windows machine without having to install anything on Windows.

answered Jul 20, 2009 at 16:50

Martin BeckettMartin Beckett

9,3331 gold badge24 silver badges28 bronze badges

4

Bitdefender has a Rescue Disk that boots into Knoppix and scans from there. You could either try ripping BitDefender from the disk, or just use that..

answered Jul 20, 2009 at 18:45

DentrasiDentrasi

11k4 gold badges26 silver badges28 bronze badges

This is what I use:

http://www.bitdefender.com/PRODUCT-80-en—BitDefender-Antivirus-Scanner-for-Unices.html

license is free for a year and reneweable, I have been using this for a while now.

Easy to install on Linux partition or Unix partition and easy to scan your mounted C: drive or other media, in addition to other binaries.

ClamAV can do the same but I think for simplicity and just scanning binaries I like how Bitdefender handles this, don’t forget you have options on Linux or Unix, you can install both or just opt out and use which ever you think works best for you and your environment.

answered Sep 3, 2009 at 23:56

RegisteredRegistered

3012 gold badges3 silver badges10 bronze badges

There is TRK. A live providing (from their site):

- full read/write and rpm support (since build 333)

- easily reset windows passwords (backup and restore option in 3.3)

- 4 different virusscan products integrated in a single uniform commandline with online update capability (5 in version 3.3)

- full ntfs write support thanks to ntfs-3g (all other drivers included as well)

- clone NTFS filesystems over the network

- wide range of hardware support (kernel 2.6.39.3 and recent kudzu hwdata)

- easy script to find all local filesystems

- self update capability to include and update all virusscanners

- full proxyserver support.

- run a samba fileserver (windows like filesharing)

- run a ssh server

- recovery and undeletion of files with utilities and procedures

- recovery of lost partitions

- evacuation of dying disks

- UTF-8 international character support.

- powerful multicast disk cloning utility for any filesystem

- 2 rootkit detection uitilities (version 3.3).

- elaborated documentation (+manpages as of 3.3).

- elaborated documentation

answered Jul 20, 2009 at 18:55

Andrea AmbuAndrea Ambu

8,0784 gold badges24 silver badges20 bronze badges

Avira runs on both, and can be installed on linux to clean up windows viruses

answered Sep 4, 2009 at 0:52

alpha1alpha1

1,67614 silver badges18 bronze badges

I tried this about a month ago with both clamav and AVG. I found AVG to be a lot faster, with less false positives. The downside to both of them is that they don’t, as far as I know, clean the registry. I gather that it is possible to use a WinPE boot disk to do registry cleaning of an offline Windows install using a normal Windows virus scanning app. There are also various linux tools available to manually hack the Windows registry, but I’m not sure how you would determine what to look for and what to do with it, or if you might risk missing viruses that exist entirely in the registry.

answered Jan 11, 2011 at 3:51

intuitedintuited

3,2417 gold badges30 silver badges40 bronze badges

|

В поисках информации по этому поводу я наткнулся на этот отличный пост, переведенный на испанский язык и опубликованный в El Rincón de Tux. Я включил некоторые личные наблюдения и пояснения, но по сути это та же статья. Здесь объясняется как установить антивирус ClamAV, просканировать и вылечить ваш раздел Windows с помощью любого дистрибутива Linux. Я делюсь им с вами, потому что это действительно рекомендуется прочитать. Я также напоминаю вам, что F-Secure предлагает live-cd, специально разработанный для удаления вирусов и вредоносных программ. которые заразили ваш раздел Windows. |

Вылечить систему Windows, зараженную вирусом или вредоносным ПО, очень просто благодаря ClamAV Antivirus, мощному и универсальному бесплатному антивирусу для Linux и других разновидностей Unix.

Вот шаги для его установки и использования:

Примечание: все шаги, указанные ниже, должны выполняться от имени пользователя root.

1.- Установите ClamAV с помощью YUM или APT-GET (в зависимости от установленного вами дистрибутива)

- sudo apt-get установить clamav

- ням установить clamav

2.- Clamav уже установлен, обновляем список определений вирусов:

- Freshclam

3.- Если у нас нет смонтированного раздела и мы не знаем, как его найти, мы ищем его с помощью команды:

- fdisk -l

Он отобразит список, похожий на этот, где мы увидим наши разделы:

Диск / dev / sda: 160.0 ГБ, 160000000000 байт

255 головок, 63 сектора / дорожка, 19452 цилиндра

Единицы = 16065 цилиндров * 512 = 8225280 байт

Идентификатор диска: 0 × 41ab2316

Система идентификаторов конечных блоков начала загрузки устройства

/ dev / sda1 1 5 40131 из утилиты Dell

/ dev / sda2 * 6 19046 152946832+ 7 HPFS / NTFS

/ dev / sda3 19047 19452 3261195 db CP / M / CTOS /…

4.- В этом примере легко обнаружить раздел Windows, так как это раздел NTFS. Прежде чем вы сможете просканировать его и удалить заражающие его вирусы / вредоносные программы, вы должны установить его.

4.1.- Создайте каталог, в который вы будете монтировать раздел:

- mkdir / media / windows

4.2.- Мы монтируем этот раздел (в нашем примере / dev / sda2) командой:

- смонтировать / dev / sda2 / media / windows

5.- Теперь запустите сканирование следующим образом (это займет некоторое время, в зависимости от емкости вашего жесткого диска и занимаемого пространства)

- mkdir / tmp / вирус

- clamscan -v -r –bell –move / tmp / virus –log /tmp/virus.log / media / windows

Указанные выше инструкции clamav предназначены для следующего:

- -v: verbose — Распечатать сведения о сканировании

- -r: рекурсивный — Проверить все файлы и каталоги

- –Bell: bell — издает звук при обнаружении вируса

- –Move: переместить вирусы в каталог / tmp / virus /. Чтобы удалить их напрямую, используйте параметр –remove = yes.

- –Log: записывать все файлы в /tmp/virus.log

- / media / windows: это каталог для сканирования, в котором мы будем монтировать раздел Windows.

- Он не включен в пример, но с помощью параметра –exclude вы можете исключить определенные типы файлов. Пример: –exclude = .avi.

6.- Наконец, удалите каталог, в который были перемещены зараженные файлы. Но перед этим желательно проверить, какие файлы были определены как зараженные:

- cd / tmp / вирус

- ls

Если вы хотите их удалить …

- rm -rf / tmp / вирус

Примечание: вы также можете установить clamtk, графический интерфейс для clamav, но он не позволяет вам использовать некоторые функции, описанные в этой статье. По этой причине рекомендуется использовать clamav прямо из терминала.

Если у вас не установлен дистрибутив Linux, и вы хотите вылечить свою Win, следуя этому небольшому практическому руководству, загрузите LiveCD и выполните указанные выше шаги; ты также можешь сделать это с помощью Live USB. Конечно, лучше всего было бы навсегда избавиться от Windows и принять философию Linux. 🙂 Забудьте о вирусах и узнайте, почему Linux безопаснее Windows.

ПРИМЕЧАНИЕ. Эта статья была взята и переведена с английского языка из

Блог Phrank’s Ubuntu

Спасибо, Эдгар, за предложение этой темы!

Через | Уголок смокинга

Содержание статьи соответствует нашим принципам редакционная этика. Чтобы сообщить об ошибке, нажмите здесь.

Вы можете быть заинтересованы

Сегодняшние антивирусные решения довольно надежны и защищают вас от большинства распространенных угроз в мире. С безопасными привычками просмотра есть редкий шанс, что вы когда-нибудь заразитесь вредоносным ПО. Тем не менее, нет никакой гарантии, что вы будете в полной безопасности, если будете просто осторожны и запустите свое антивирусное ПО.

Особенно когда речь идет об угрозах нулевого дня, иногда с вами просто случаются вещи, которые вы не можете обвинить в себе. Независимо от того, виновата ли ваша система или нет в том, что ваша система Windows заражена, вам потребуется план, чтобы избавиться от нее, прежде чем она сделает вашу систему полностью непригодной для использования без серьезных методов восстановления.

Если обнаруженное вами вредоносное ПО мешает вам прикоснуться к какому-либо инструменту, который может удалить его, вам, вероятно, стоит взглянуть на использование Ubuntu Live CD.

Антивирус на Linux?

Хотя для Linux существует несколько антивирусных решений, они не предназначены для борьбы с вирусами Linux. Поскольку существует только какие-либо вирусы Linux (не говоря уже о распространении), эти инструменты все еще обнаруживают вирусы Windows. По сути, единственное отличие состоит в том, что он работает в среде Linux, а не в среде Windows.

Как это устроено

Самое замечательное в Ubuntu Live CD заключается в том, что вы можете делать с ним все, что захотите, включая установку программ, даже если он временно работает в вашей оперативной памяти. Следовательно, это означает, что вы можете запустить Ubuntu Live CD, установить антивирусное решение, а затем запустить сканирование файлов Windows. Затем он должен иметь возможность обнаруживать любые угрозы, которые он обнаруживает, и устранять их, без зараженной среды Windows, работающей в фоновом режиме, которая может заблокировать принятие таких мер.

меры

Как я резюмировал выше, процесс довольно прост. Сначала вам нужно скачать копию Ubuntu, зайдя на их сайт. У вас будет выбор между загрузкой через браузер или через торрент-клиент. Торрентный способ обычно быстрее, но не все сети позволяют использовать их, потому что многие нелегальные загрузки программного обеспечения происходят с использованием протокола. Тем не менее, это вполне нормально для легальных загрузок, таких как Ubuntu.

Затем вы захотите либо записать его на компакт-диск, либо записать его на USB-накопитель. Чтобы записать его на компакт-диск, вам просто нужно щелкнуть правой кнопкой мыши на файле .iso, который вы загрузили, и выбрать приложение Windows Disc Image Burner. Затем он должен сделать все остальное для вас автоматически. Чтобы записать ISO-файл на USB-накопитель, вы можете использовать UNetbootin . При желании вы также можете следовать простым инструкциям Ubuntu на их веб-сайте для записи DVD или записи на USB-накопитель , на которые я рекомендую хотя бы взглянуть.

Затем загрузите вашу систему с только что созданного носителя. Вы можете сделать это, войдя в BIOS своей системы, нажимая несколько раз такие кнопки, как F11, Escape или Delete — буквально сразу после включения компьютера. Затем вы захотите перейти на вкладку загрузки и выбрать диск DVD или USB в качестве основного загрузочного устройства. Затем нажмите F10, чтобы сохранить настройки и перезапустить. Если вы хотите, вы можете снова следовать инструкциям Ubuntu, как это сделать .

После загрузки вам нужно зайти в Ubuntu Software Center и найти « clamtk ». Когда он появится, продолжайте и установите его. Clamtk — это графический пользовательский интерфейс для программного обеспечения Clam Antivirus, самого популярного из существующих антивирусных решений с открытым исходным кодом.

Хотя в Clamtk есть механизм обновления описаний вирусов, он делает это только один раз в день и не может быть запущен вручную без прохождения мастера установки. Либо пройдите мастер, перейдя в « Advanced» -> «Rerun антивирус» , затем выберите « Manual» вместо « Automatic» . Затем нажмите « Справка» -> «Проверить наличие обновлений», чтобы установить последние определения — если вы никогда ранее не использовали Ubuntu, меню находятся на верхней панели, когда антивирусное приложение находится в фокусе, как на Mac. Вы также можете избежать использования мастера и просто открыть терминал и запустить:

sudo freshclam

После обновления определений перейдите в « Сканирование» -> «Рекурсивное сканирование» , а затем выберите свой раздел Windows. Подождите некоторое время, чтобы он просканировал все ваши файлы и удалил все угрозы, и вы должны быть готовы! Просто перезагрузите компьютер с удаленным носителем Linux, и вы вернетесь в безвирусную Windows.

Если вы не хотите использовать этот конкретный антивирус по какой-либо причине, другие популярные варианты включают AVAST и AVG . В самом деле, ознакомьтесь с антивирусным разделом «Лучшее программное обеспечение для Linux от ». Лучшее программное Страница для всех рекомендуемых антивирусных программ.

Вывод

Вирусы и другие вредоносные программы могут стать вредителями из-за того, насколько трудно их удалить. Однако знание некоторых очень полезных советов, подобных этому, поможет вам сэкономить много времени и продолжить работу с компьютером. В случае сбоя всех методов вы всегда можете использовать Ubuntu Live CD для резервного копирования файлов перед восстановлением системы. Также нет ничего плохого в том, чтобы взглянуть на Linux, чтобы увидеть, может ли он стать вашей новой основной операционной системой!

Как вы справляетесь с вирусами? Используете ли вы Linux для удаления вирусов или резервного копирования / восстановления? Дайте нам знать об этом в комментариях!

Изображение предоставлено: Интернет фон с двоичным кодом через Shutterstock

- Печать

Страницы: [1] Вниз

Тема: Проверка Windows на вирусы из под Ubuntu (Прочитано 8743 раз)

0 Пользователей и 1 Гость просматривают эту тему.

Lomaster84

На ПК установлены две ОС, в винде споймал кучу вирусов, споймал столько, что просто невозможно зайти, ос сразу грузится, в винде установлен НОД32 который ничерта не видит ! Сейчас сижу в Ubuntu, вирусы которые в Винде прятались под образ папки, сейчас выглядят как файлы с расширением .exe. Можно найти все вирусы через поиск (как в Виндовс с установкой парпаметров поиска: дата изменений, размер файла, тип и т.п.) ? Можно ли установить антивирусник и прогнать его по всем дискам винчестера ?

pipe

можно

например Clamav

или Live CD Doctor Web

зы говорят касперский есть, но сам не встречал)

KTATTOO

На ПК установлены две ОС, в винде споймал кучу вирусов, споймал столько, что просто невозможно зайти, ос сразу грузится, в винде установлен НОД32 который ничерта не видит ! Сейчас сижу в Ubuntu, вирусы которые в Винде прятались под образ папки, сейчас выглядят как файлы с расширением .exe. Можно найти все вирусы через поиск (как в Виндовс с установкой парпаметров поиска: дата изменений, размер файла, тип и т.п.) ? Можно ли установить антивирусник и прогнать его по всем дискам винчестера ?

А для кого clamav то сделали? Сканируй и чисти диски…

Бью по попам вгоняя краску

stmc

ИМХО clamav не лучше nod32, если уже все так плохо как вы написали лучше скачать Live CD Dr.Web и сканить им

KTATTOO

Бью по попам вгоняя краску

rim050377

А я делал так:

1. Под рабочей Windows ставил Drweb 4.44 (можно с триаловским ключом) — обновлял там же базы.

2. Копировал папку с доктором на флешку.

3. Под Ubuntu примонтировал Windows разделы.

4. Под Wine запускал Drweb — в папке media находил Windows разделы и прогонял по полной.

Так вылечил несколько машин. На которых тот же Drweb под Windows не находил вирусы (маскировались

ArcFi

clamav — бакэнд

clamtk — морда

Wwxxd

он ,блин,не умеет разпаковывать архивы,разпаковал и из 3733 нашёл 3690!!!!

ihter

Буквально пару недель назад лечил изрядно закаканый вирусней комп под управлением win xp, там стоял нод32, постоянно ругался но ничего сделать не мог. Попробовал Live CD Doctor Web после 30% скана повисало все намертво, после 5 попыток махнул рукой, воткнул Ubuntu, аваст на нее с последними обновлениями ,благо все ссобой было, Аваст нашёл и удалил порядка 300!!! тел вирусов. После перезагрузки винда заработала нормально, нод пока не ругался.

gantellus

Придумайте ещё более дружественный интерфейс, и мир породит ещё более тупого юзера (с)

С2Duo 2.4 Ghz, Geforce 8800, Maya 44 PCI

Wwxxd

gantellus

это архив для проверки антивирусов.

vostok

dr-kart

Lion-Simba

У dr.Web есть бесплатная утилитка для проверки на вирусы — cureit. Отлично работает под Wine. Использую для чистки чужих винтов по просьбам.

Оказываю индивидуальную платную техподдержку широкого профиля. Обращаться в ЛС или Jabber.

- Печать

Страницы: [1] Вверх

Главная

> Linux, Windows > Очистка windows от вирусов с помощью Ubuntu

В последнее время многие мои знакомые обращаются ко мне с просьбой почистить комп от очередной sms попрошайки, после долгих мучений пришел к несложному способу очистки.

1. Загружаемся с LiveCD или устанавливаем второй системой Ubuntu.

2. Устанавливаем антивирус ClamAV

sudo apt-get install clamav

3. Обновляем антивирус

sudo freshclam

4. Запускаем сканирование раздела с виндой

sudo clamscan -r -i —bell —move /tmp/ —log /tmp/virus.log /media/windows

Где:

-r : рекурсивный обход директорий

—move : перемещение зараженных файлов в директорию /tmp (без этого параметра с зараженными файлами ничего не будет сделано, только запись в логе. Для удаления файов ключ —remove )

—log : место логфайла.

/media/windows : раздел с виндой

—bell : пикнуть, если нашелся вирус

-i : выводить только зараженные файлы

5. Во время проверки дискуссия за жизнь с последующей вербовкой в ряды пользователей линукс.

Если windows раздел вдруг не примонтирован, то:

1. Смотрим где он

sudo fdisk -l

должен быть в виден в виде ntfs раздела

2. Монтируем

$ sudo mkdir /media/windows

$ sudo mount /dev/sda2 /media/windows

У меня, пока, этот вариант работает на 100%.

Вот видео более простого варианта с GUI надстройкой clamav — clamtk от милой девушки ( в видео пропущено обновление антивируса, у меня пункт 3 ):

Источник: Хабр

Понадобилось просканировать HDD с глючной виндой на вирусы. Решил сделать это прямо с Linux, подключивwindows раздел к своему компьютеру. Задача решалась отменным свободным антивирусом Clam anti virus(ClamAV).

Данный антивирус состоит из трех основных составляющих: собственно движка, системы обновления сигнатур вирусов freshclam и сканера clamscan.

Ну что-же, установим да будем использовать:

Ставим ClamAV:

sudo apt-get install clamav

Обновим базы сигнатур вирусов:

sudo freshclam

Просканируем подключенный в каталог /media/winxp винт с windows:

sudo clamscan -r -i --bell --move /home/user/viruses --log /home/user/virus.log /media/winxp

В команде запуска сканера вместо user указываем свой домашний каталог!

Ну и напоследок описание ключей сканера:

–help

–version

уточнение списка проверямых файлов –recursive (-r; обходить указанный каталог рекурсивно)

–exclude=шаблон-исключений (можно использовать несколько раз)

–exclude-dir=шаблон-исключений

–include=шаблон (проверять только файлы, попадающие под шаблон; можно использовать несколько раз)

–include-dir=шаблон (проверять только файлы, попадающие под шаблон)

–max-dir-recursion=15 (максимальный уровень вложенности каталогов)

специфические методы обработки –no-mail (не сканировать почтовые сообщения)

–no-phishing-sigs (с версии 0.90)

–no-algorithmic (с версии 0.90; не использовать некоторые специфические алгоритмы)

–mail-follow-urls (загружать встреченные в почте URL и сканировать их; не рекомендуется на нагруженном компьютере; не более FOLLOWURLS (5) ссылок в письме; падает)

–no-pe (не пытаться разархивировать выполняемые файлы – UPX и др.)

–no-elf (с версии 0.90; не обрабатываеть файлы в формате ELF)

–no-ole2 (не обрабатывать файлы в формате Microsoft Office)

–no-html (не использовать специфические методы обработки HTML файлов)

–no-archive (не распаковывать архивы; внешние распаковщики продолжают работать)

–detect-broken (помечать нехорошие выполняемые файлы как вирусы Broken.Executable)

–block-encrypted (помечать зашифрованные архивы как вирусы Encrypted.Zip и т.п.)

–max-files=500 (извлекать из архива только первые файлы)

–max-space=10MB (извлекать из архива только первые файлы)

–max-recursion=8 (не залезать в архив архивов глубже указанного уровня)

–max-ratio=250 (максимальный уровень сжатия)

–max-mail-recursion=64 (с версии 0.90)

–max-dir-recursion=? (с версии 0.90)

–block-max (помечать требующие чрезмерных усилий архивы как вирусы RAR.ExceededFileSize и т.д. – см. –max-files, –max-space, –max-recursion)

управление информационными сообщениями –verbose

–no-summary (не выдавать итоговый отчёт)

–infected (сообщать только об обнаруженных вирусах)

–quiet (об обнаруженных вирусах также не сообщается!)

–bell (звенеть при обнаружении вируса; звенит даже при –quiet)

–debug

–log=имя-файла (файл дополняется)

–stdout

действия при обнаружении вирусов –move=имя-каталога (перемещать инфицированные файлы в указанный каталог; д.б. права на запись)

–copy=имя-каталога (копировать инфицированные файлы в указанный каталог; д.б. права на запись)

–remove (удалять файлы с вирусами; не советую)

–database=имя-файла-или-каталога-с-шаблонами-вирусов

–tempdir=имя-каталога (место для распаковки; д.б. доступен на запись)

–leave-temps (не удалять временные файлы)

пути к архиваторам –unzip[=имя-программы]

–unrar=[имя-программы]

–arj[=имя-программы]

–unzoo[=имя-программы]

–lha[=имя-программы]

–jar[=имя-программы]

–deb[=имя-программы]

–tar[=имя-программы]

–tgz[=имя-программы]

Вы можете оставить комментарий, или ссылку на Ваш сайт.

С помощью Linux можно спасти важные данные, очистить систему от вирусов или же взломать пароль, прочитать все файлы, расплавить процессор и стереть жёсткий диск.

С вашей Windows что-то не так. Возможно, вы забыли пароль, подцепили вирус, ваш жёсткий диск сыплет ошибками или система попросту отказывается загружаться. Проще всего переустановить Windows. Но что делать, если на диске осталась важная информация, которую вы не хотите терять?

Прежде чем заново устанавливать систему, дайте шанс Linux. Имея загрузочный диск с live-образом дистрибутива Linux, вы можете попробовать восстановить забытый пароль Windows, вернуть утерянные данные, просканировать компьютер на вирусы или хотя бы скопировать те файлы, которые ещё можно спасти.

Прежде всего нужно загрузить ISO-образ нужного Linux-дистрибутива, поддерживающего live-загрузку. Live-режим — это режим, когда система загружается с внешнего носителя. Подойдёт практически любой дистрибутив. Для примера возьмём Ubuntu.

Загрузите ISO-образ, подходящий для вашего компьютера. После загрузки образа его нужно записать на флешку с помощью Rufus, UNetbootin или на оптический диск с помощью стандартного средства Windows для записи. Если вы записываете диск в Linux, можно сделать это командой dd.

Когда диск записан, вставьте его в неисправный компьютер, выберите в BIOS загрузку с внешнего носителя. Когда Linux предложит варианты установки, выберите «Запустить без установки».

Как правило, Linux монтирует сразу все разделы жёсткого диска. Для этого нужно открыть соотвествующий раздел в файловом менеджере.

Однако в некоторых случаях Linux не может смонтировать разделы. Чаще всего это происходит с разделами Windows с включённой функцией гибернации, а в Windows 10 гибридная гибернация используется при каждом включении. Есть несколько способов это исправить.

1. Можно отключить гибернацию в настройках Windows. Ваш компьютер будет загружаться медленнее, но исчезнут проблемы с монтированием разделов.

2. Можно примонтировать раздел Windows прямо из Linux. Для этого в терминале наберите команду

$ sudo fdisk -l

. Так вы увидите список дисков в вашем компьютере.

Запомните имя нужного Windows-раздела, имеющего вид /dev/sd*, и введите

$ sudo mount -t ntfs-3g -o remove_hiberfile /dev/sd* /mnt

3. Можно перезагрузить Windows, а затем сразу загрузиться в Linux. Дело в том, что гибридная гибернация Windows 10 не используется при перезагрузке.

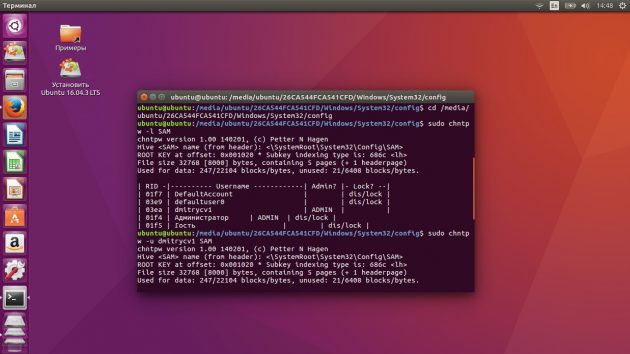

Чтобы сбросить пароль в Windows, сделайте следующее:

1. Войдите в терминал и добавьте репозиторий:

$ sudo add-apt-repository universe

2. Обновите список пакетов:

$ sudo apt-get update

3. Дайте команду установить chntpw:

$ sudo apt-get install chntpw

4. Откройте файловый менеджер и отыщите раздел диска, на котором расположена Windows. Найдите папку Windows/System32/config и файл SAM в ней.

5. Скопируйте адрес к этому файлу. Он должен выглядеть примерно так: /media/689G10259A0FF9B1/Windows/System32/config

6. Введите команду

$ cd /media/689G10259A0FF9B1/Windows/System32/config

7. Затем запустите утилиту chntpw для поиска пользователей Windows:

$ sudo chntpw -l SAM

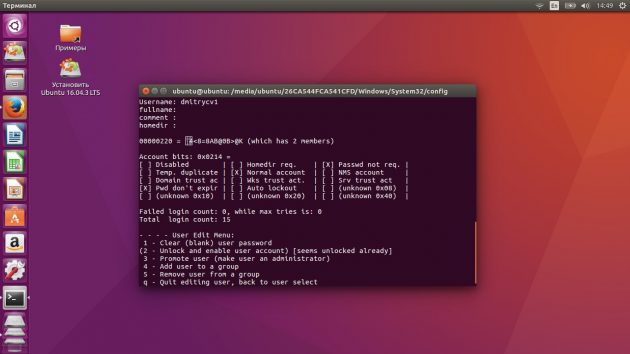

8. Консоль выдаст список пользователей Windows. Выберите имя пользователя, которому нужно сбросить пароль, и введите

$ sudo chntpw –u имя_пользователя SAM

9. Консоль предложит варианты действий. Введите номер нужного действия:

1 — сбросить пароль;

2 — установить новый пароль;

3 — сделать пользователя администратором;

4 — разблокировать пользователя (если в таблице пользователя стояло значение dis/lock, пользователя сначала нужно разблокировать).

10. После выбора нужного действия консоль запросит подтверждение. Нажмите клавишу «y».

Если Windows не может запуститься из-за какого-то аппаратного сбоя, стоит проверить оборудование на исправность. Вы сможете узнать, что именно работает не так, и заменить этот компонент.

Чтобы проверить оперативную память, воспользуйтесь утилитой Memtest86+, которая есть практически в каждом дистрибутиве Linux. Когда Linux загружается, он предложит проверить оперативную память. Выберите этот вариант.

Тестирование оперативной памяти может продолжаться достаточно долго. Если с памятью какие-то неполадки, Memtest86+ сообщит от этом. Если проблемы связаны с оперативной памятью, её следует заменить.

Если вы подозреваете, что причиной частых сбоев является нехватка питания процессора или его недостаточное охлаждение, можно запустить cpuburn. Эта консольная утилита создаёт предельную нагрузку на ваш процессор, заставляя его работать и выделять всё больше тепла. Установить cpuburn можно следующей командой:

$ sudo apt-get install cpuburn

Затем просто запустите её из консоли:

$ cpuburn

Если с системой охлаждения или питанием что-то не так, компьютер выключится через 10–20 минут от перегрева. Это означает, что пора менять термопасту.

Будьте осторожны с cpuburn и не запускайте её на исправных компьютерах без нужды.

Проверить жёсткий диск может стандартное приложение «Диски», которое есть в Ubuntu. Его интерфейс очень прост и понятен.

Если вы используете другой live-образ, введите следующую команду в терминале:

$ sudo fdisk -l

Посмотрите имя нужного устройства. Затем введите команду

$ sudo badblocks -v /dev/sd*

Проверка жёсткого диска длится довольно долго. Если на диске появились нечитаемые блоки, его нужно немедленно заменить. Существуют программы, которые помечают эти блоки, чтобы на них ничего не записывалось. Но это лишь полумера.

Запустив live-образ Linux, можно с лёгкостью скопировать важные данные с повреждённого компьютера.

Если вам нужно сохранить какие-то файлы на флешку, внешний жёсткий диск или в сетевое хранилище, это можно сделать с помощью любого файлового менеджера Linux.

Подключившись к интернету, вы можете загрузить важные файлы в любое облако, просто открыв браузер. Или выбрать пункт «Сеть» в файловом менеджере и скопировать данные в общие папки в вашей локальной сети.

Если вы хотите скопировать весь диск целиком, воспользуйтесь терминалом:

Введите команду

$ sudo fdisk –l

Запомните имена раздела, который хотите клонировать, и раздела, который будет содержать копию.

Затем наберите

$ sudo dd if=/dev/sda of=/dev/sdc

Ожидайте, пока консоль не уведомит о завершении копирования.

Копия содержимого /dev/sda будет перенесена на /dev/sdc. Так можно клонировать диски целиком. Можно переносить данные из одного раздела на другой или на внешний жёсткий диск. Копия будет настолько идентична, что можно восстановить на клонированном диске файлы, до этого удалённые на оригинале.

При удалении файла стирается только его описание в системе. Сами данные остаются на месте, пока поверх них не будет записано что-то ещё. Значит, если вы удалили какие-то важные файлы или нечаянно отформатировали диск, можно попытаться восстановить потерянные данные.

В Linux есть несколько утилит для восстановления удалённых файлов. Это Safecopy, TestDisk и PhotoRec. Все они работают в консоли. Чтобы разобраться, как их использовать, ознакомьтесь с руководством.

Windows может стать жертвой вирусов и перестать запускаться. Но отыскать их можно с помощью Linux. Не стоит опасаться, что вирус навредит компьютеру: в live-образе Linux он попросту не сможет запуститься.

Чтобы проверить Windows на вирусы, можно воспользоваться бесплатным антивирусом ClamAV. Установить его можно командой

$ sudo apt-get install clamav

Итак, вы скопировали все данные с жёсткого диска, сделали все необходимые бэкапы и теперь хотите отнести компьютер в ремонт. Как вы уже знаете, восстановить удалённые данные даже на компьютере с неработающей системой довольно просто. Если у вас на жёстком диске хранилась конфиденциальная информация, можно очистить его перед ремонтом.

Убедитесь, что на диске не осталось ничего ценного.

В Linux безвозвратно стирает файлы команда shred. Чтобы сделать невосстанавливаемым определённый файл, введите

# shred <имя_и путь_к файлу>

Это не удалит файл, но сделает его абсолютно нечитаемым и бесполезным.

Чтобы безвозвратно удалить и стереть файл, введите

# shred –remove –iterations=<число перезаписей> <имя_и путь_к файлу>

Число перезаписей влияет на то, сколько раз файл будет перезаписан случайным набором байтов. По умолчанию файл перезаписывается 25 раз. Как правило, этого достаточно, чтобы восстановить данные не смогли даже продвинутые утилиты.

Чтобы уничтожить подобным образом целый диск, используйте команду wipe. Сначала установите соответствующую утилиту:

$ sudo apt-get install wipe

Затем узнайте имя нужного раздела или диска:

$ sudo fdisk –l

Затем введите команду на уничтожение и имя диска:

$ sudo wipe /dev/sda1

Используйте эти команды с осторожностью. Когда содержимое диска будет стёрто, восстановить его не получится.

С помощью live-дистрибутивов Linux довольно просто получить доступ к файлам Windows. Даже если вы не собираетесь переходить на Linux, никогда не помешает иметь под рукой загрузочный диск.

А ещё задумайтесь о конфиденциальности своих данных. Даже если ваша система защищена паролем, его можно сбросить или скопировать файлы на другой диск, даже не входя в учётную запись. Поэтому, если на вашем компьютере есть действительно ценные данные, пользуйтесь утилитами для шифрования.

Источник