by Afam Onyimadu

Afam is a geek and the go-to among his peers for computer solutions. He has a wealth of experience with Windows operating systems, dating back to his introduction… read more

Updated on February 2, 2023

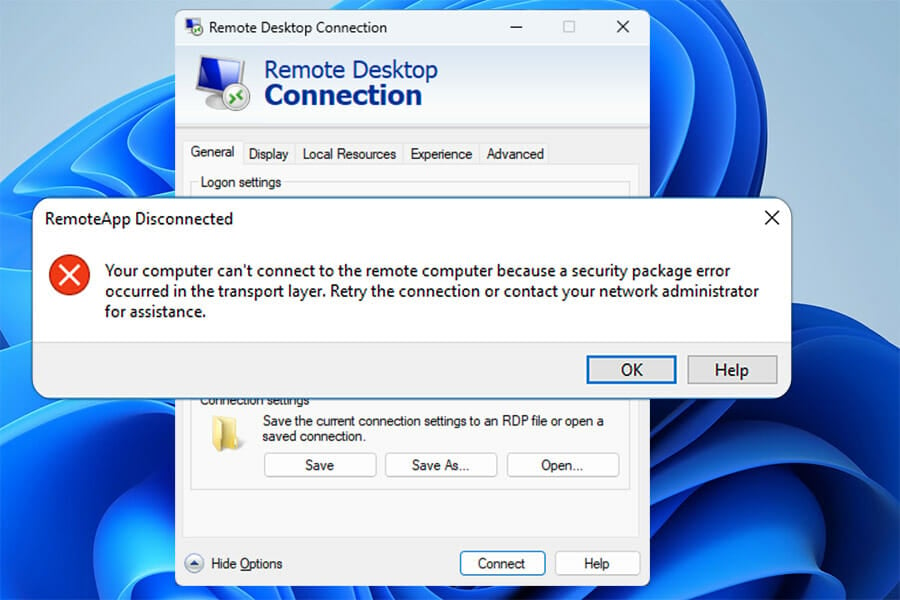

- If your computer can’t connect to the remote computer because of a security package error, we discuss three ways to resolve it.

- When you encounter a security package error, you have likely tried to initiate the connection through a proxy server.

- Stopping Windows from saving your RDP connection history may be a good precautionary method to try.

XINSTALL BY CLICKING THE DOWNLOAD FILE

- Download Restoro PC Repair Tool that comes with Patented Technologies (patent available here).

- Click Start Scan to find Windows 11 issues that could be causing PC problems.

- Click Repair All to fix issues affecting your computer’s security and performance

- Restoro has been downloaded by 0 readers this month.

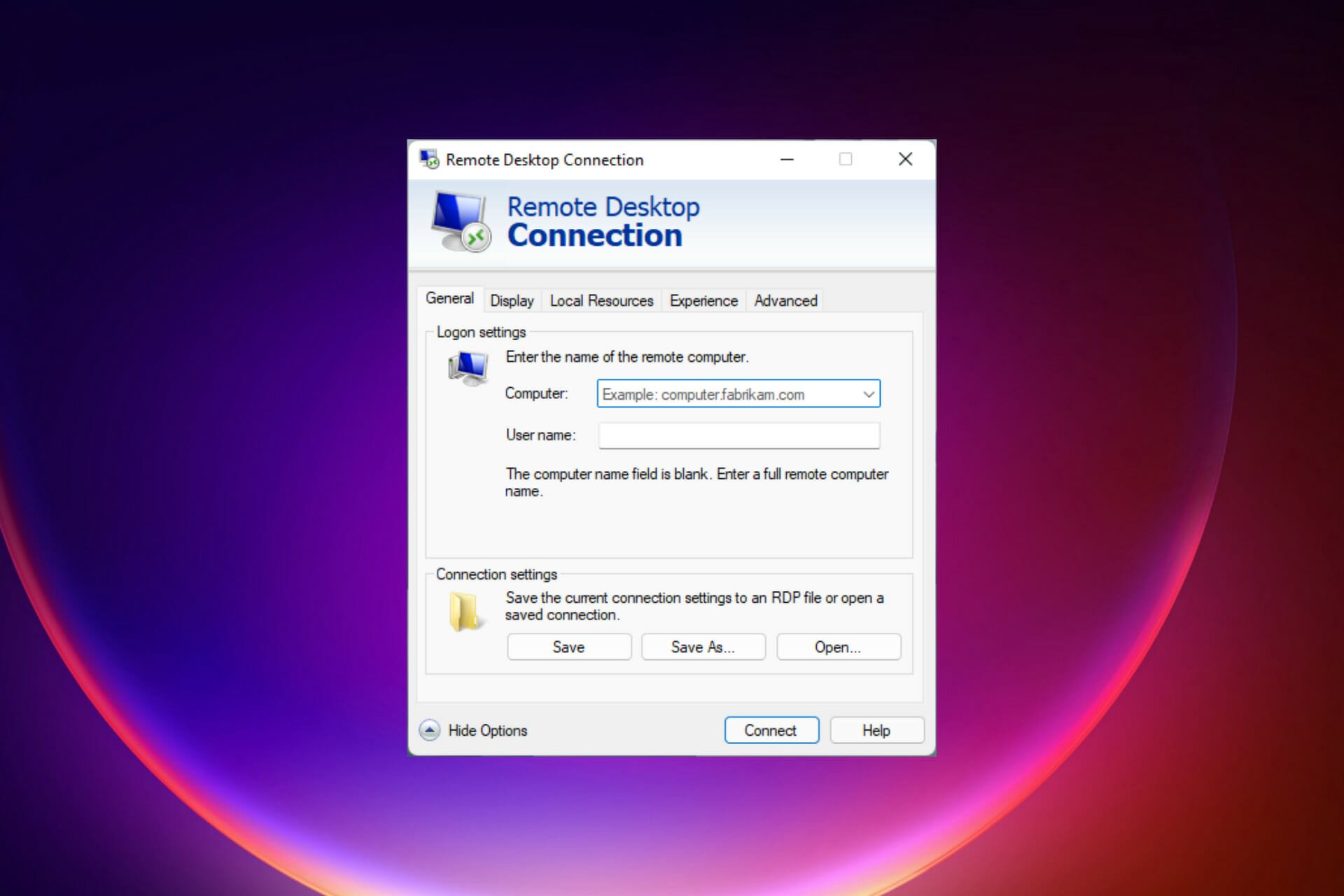

Windows’ RDP (Remote Desktop Protocol) makes it possible for you to gain access to another computer. RDP functions using Windows’ modern Remote Desktop or legacy Remote Desktop Connection app.

When trying to establish a connection, you may have encountered the error message: your computer can’t connect to the remote computer because of a security package error.This error is more likely to have occurred because you initiate the connection through a proxy server.

In this article, we discuss the security package error and show you the steps to take to fix it.

In our guide, you can also get the best suggestions for Remote Control software for Windows 10 and 11.

Why am I getting the Remoteapp disconnected security package error?

There are multiple reasons for this error, and the most common are your registry values. If the app isn’t properly configured in registry, you may encounter this issue.

It’s also possible that there’s an issue with your credentials, so removing them and adding them again can help with this problem.

How can I fix the security package error on Windows 11?

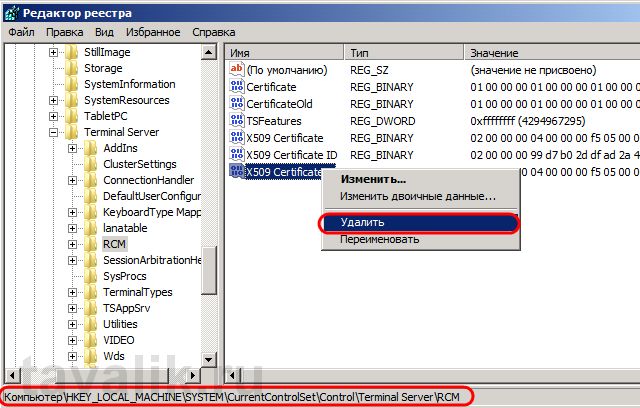

1. Delete the RDP connection cache in your registry

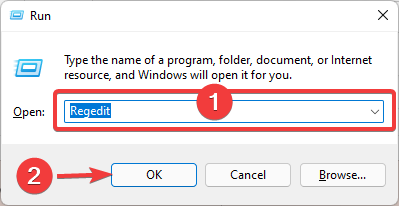

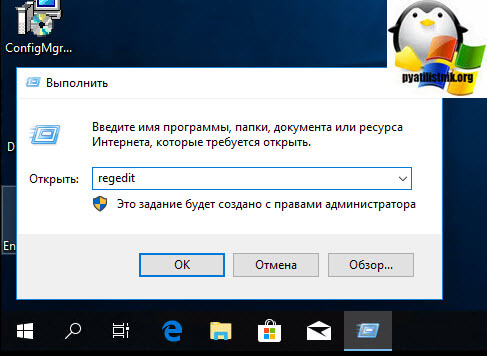

- Open the Run dialog using Windows key + R, type in regedit, and click OK.

- Navigate to:

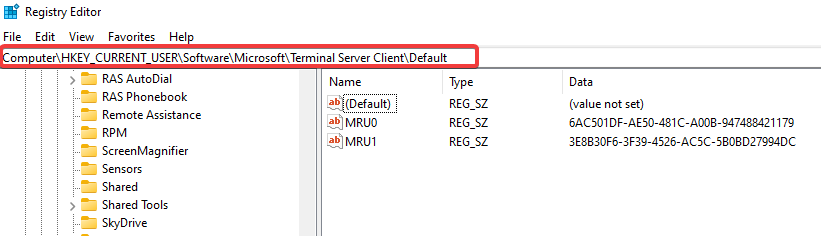

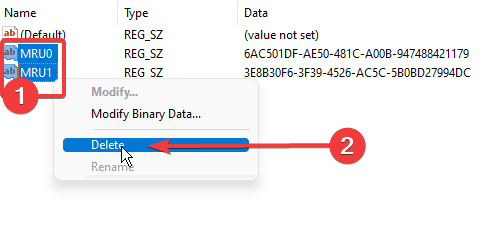

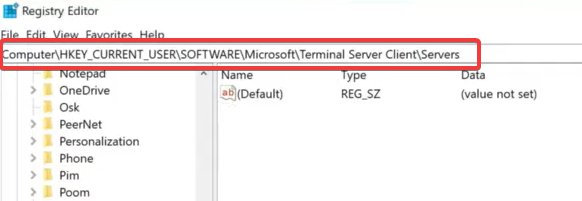

ComputerHKEY_CURRENT_USERSoftwareMicrosoftTerminal Server ClientDefault - On the right pane, select the list of connections; these are labeled MRU(X), where X is a number, right-click on them and select the delete option.

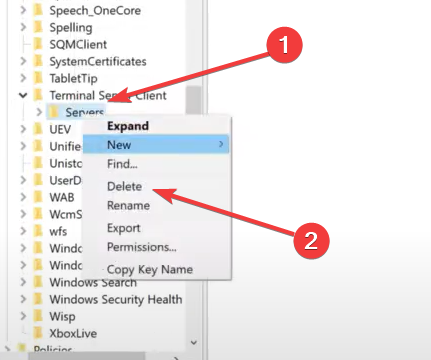

- Navigate to:

ComputerHKEY_CURRENT_USERSoftwareMicrosoftTerminal Server ClientServers - Right-click on the server folder and select Delete.

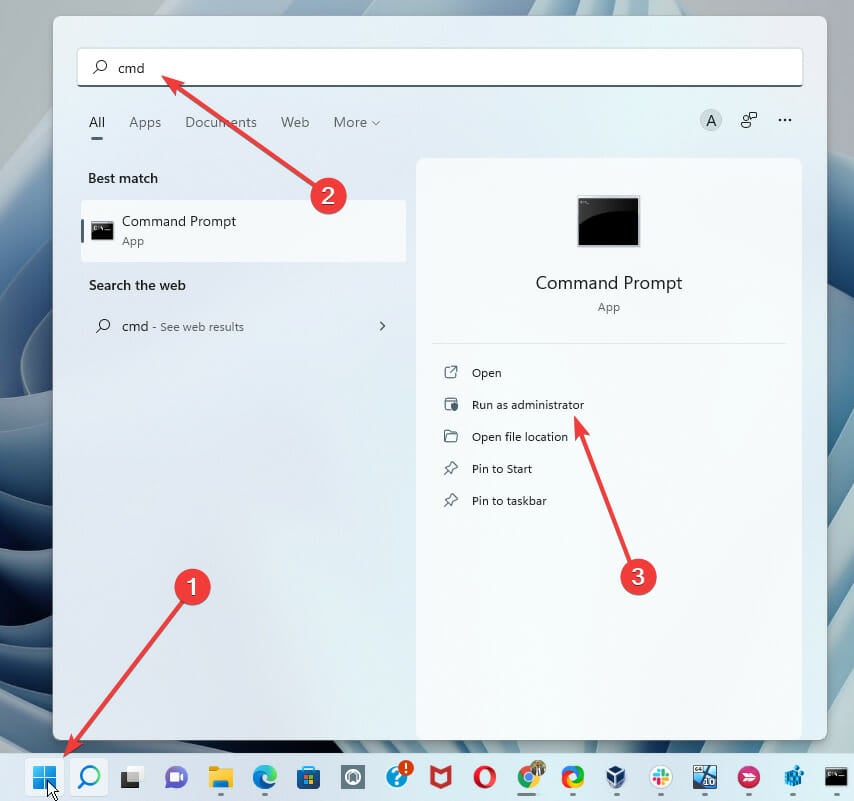

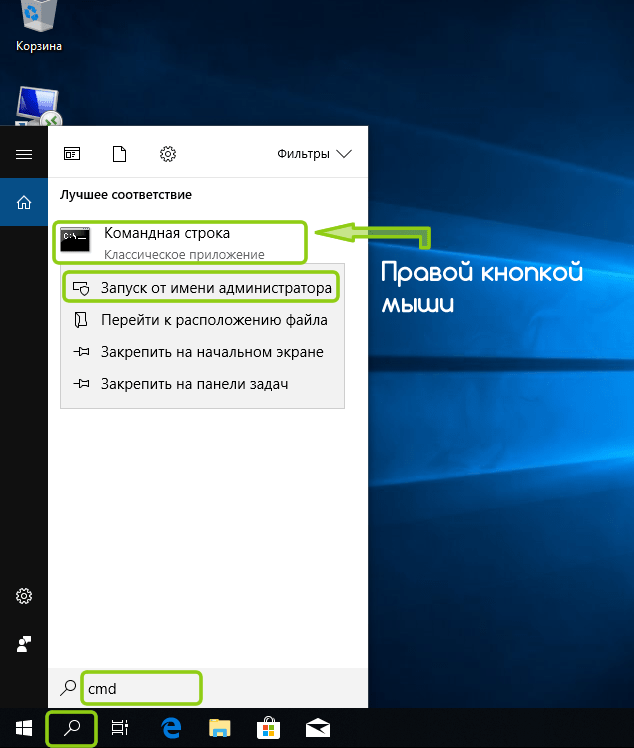

- Click on the Start Window, type CMD and select Run as administrator.

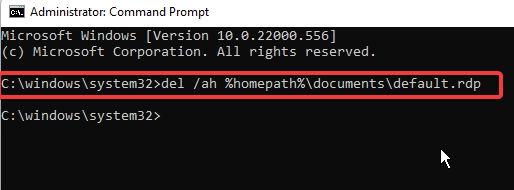

- Type the following command and press Enter:

del /ah %homepath%documentsdefault.rdp

Each user’s registry stores information for every RDP connection. Using built-in Windows tools, removing a computer or computers from the list of RDP connection history is impossible. The above steps are taken to get rid of the registry keys manually.

Once the steps are completed, the security package error message may be resolved.

2. Clear the saved RDP credentials

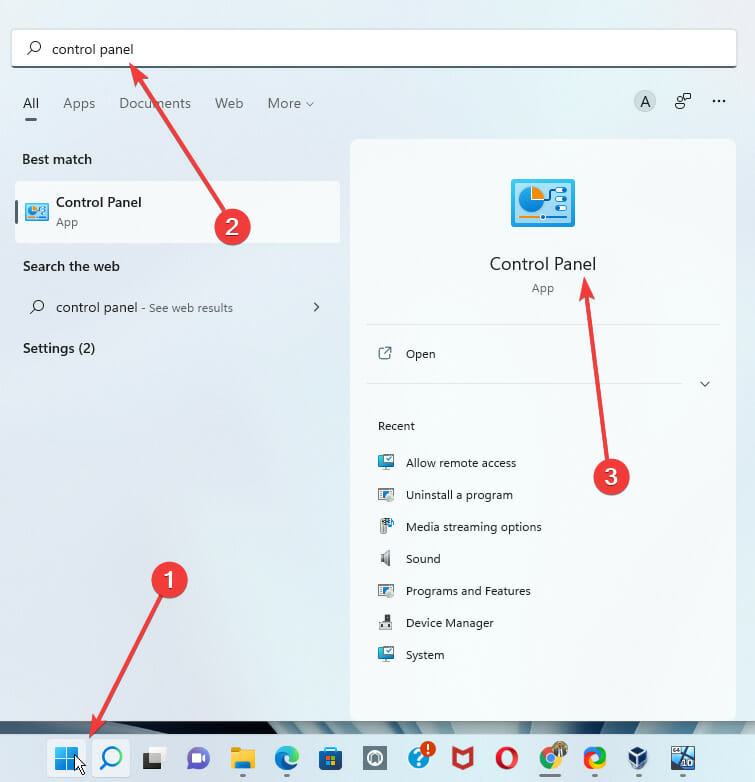

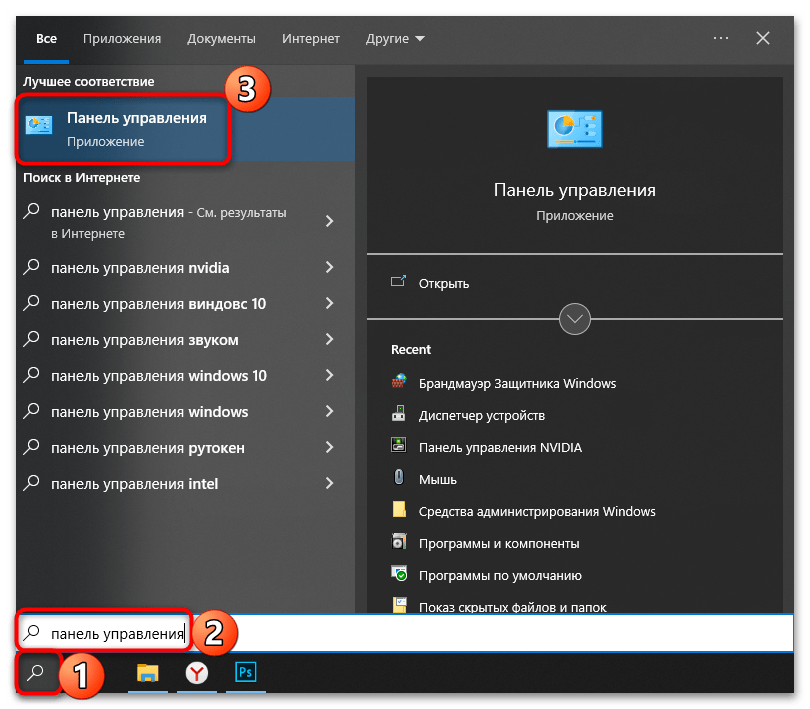

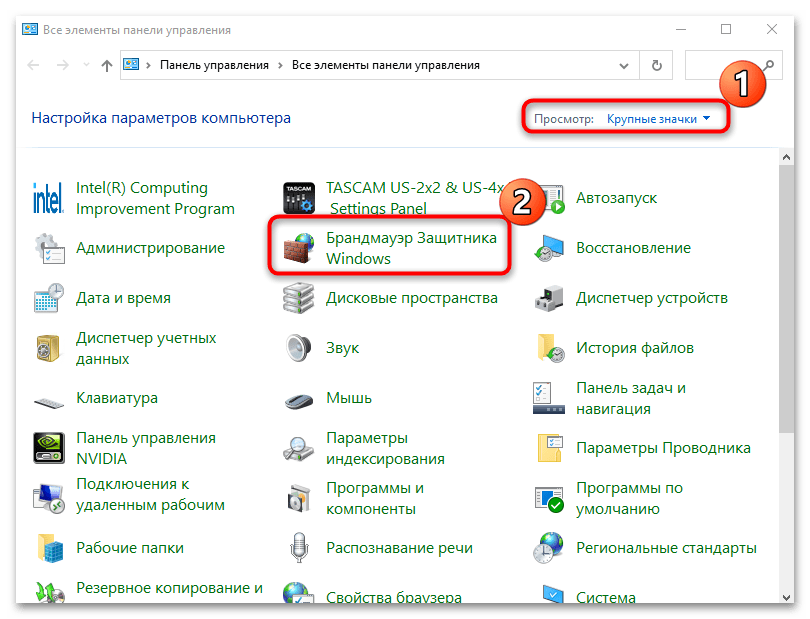

- Open the Start Menu, type Control Panel, and click on the Control Panel app.

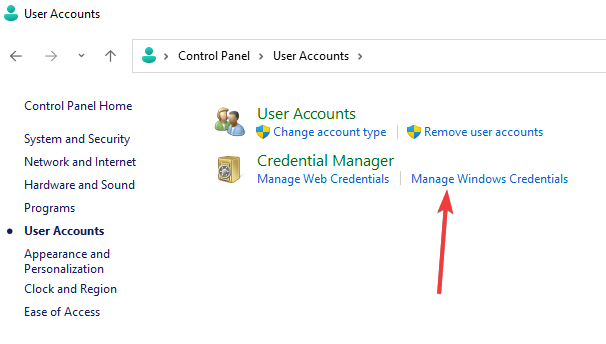

- Navigate to User Accounts section. Then go to Credential Manager and pick Manage Windows credentials.

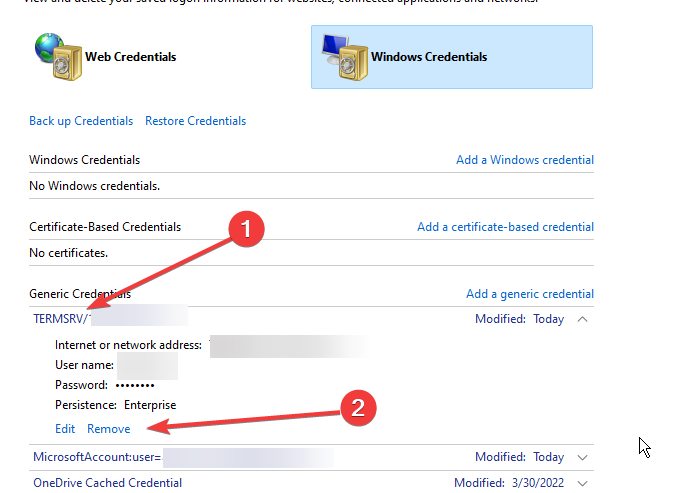

- Under the Generic Credentials, if you have any RDP credentials saved, it will show us an IP address preceded by TERMSRV. Expand it and click Remove.

Note that if you select the option to Remember me before you enter your password for a new remote RDP connection, your credentials (username and password) will be remembered in the Windows Credential Manager.

The RDP client utilizes the previously remembered credentials for authentication on the remote host for subsequent connections. Clearing these credentials may resolve the security package error.

- How to run commands on a remote computer using wmic

- 5+ best remote control software for Windows 11

- How to Play DVDs on Windows 11 [Easy & Free Methods]

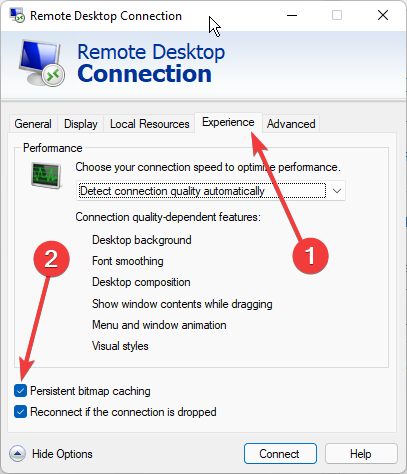

3. Disable Remote Desktop bitmap caching

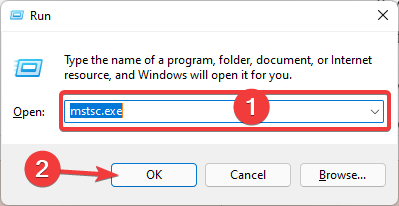

- Open the round dialog using Windows key + R, type mstsc.exe, and hit the OK button.

- Navigate to the Experience tab of your Remote Desktop Connection app, and uncheck the option for Persistent Bitmap Caching at the bottom.

Note that image persistent bitmap caching is included in the RDC (Remote Desktop Connection) client. As a raster image cache, the RDP client caches rarely changing parts of the remote screen.

The mstsc.exe client uses this to load elements of the screen from the local drive cache that haven’t changed since the last rendering. The RDP caching feature reduces the quantity of data sent across the network.

Some PC issues are hard to tackle, especially when it comes to corrupted repositories or missing Windows files. If you are having troubles fixing an error, your system may be partially broken.

We recommend installing Restoro, a tool that will scan your machine and identify what the fault is.

Click here to download and start repairing.

When using the RDP cache, it may be damaged. Disabling persistent bitmap caching may also be beneficial.

4. Use a 3rd-party RDP

A third-party RDP may not fix the issues you have with your Windows RDP, but it is a great way to bypass it. Third-party solutions often are more advanced than the inbuilt Windows solution.

A tool like Mikogo is a viable option, and it is packed with many features.

You may help customers using mouse control and remote keyboard, or you can give someone else control of your PC.

It offers a function that allows you to share documents, desktop, or application windows in real-time with up to 25 meeting attendees.

It also allows you to show only the application windows you want to be seen and conceal the others, ensuring that your presentation is the focus of attention. Mikogo also supports up to four monitors.

⇒ Get Mikogo

Can I stop Windows from saving my RDP connection History?

As a prevention against the security package error, you may want Windows not to save RDP connection history. It is possible.

In this case, you should disable all accounts from automatic writing to the registry key: HKCUSoftwareMicrosoftTerminal Server Client

Note that if you do not have access to gpedit.msc you may not be able to stop Windows from saving your RDP connection History manually.

These solutions are simple things to try if you receive the security package error message while trying to create a remote connection.

If you’re still having problems, our Remote Desktop connection not working guide has a couple of great solutions that you should try.

We will like to read your comments and know which of the solutions discussed helped you resolve the security package error.

Still having issues? Fix them with this tool:

SPONSORED

If the advices above haven’t solved your issue, your PC may experience deeper Windows problems. We recommend downloading this PC Repair tool (rated Great on TrustPilot.com) to easily address them. After installation, simply click the Start Scan button and then press on Repair All.

Newsletter

by Afam Onyimadu

Afam is a geek and the go-to among his peers for computer solutions. He has a wealth of experience with Windows operating systems, dating back to his introduction… read more

Updated on February 2, 2023

- If your computer can’t connect to the remote computer because of a security package error, we discuss three ways to resolve it.

- When you encounter a security package error, you have likely tried to initiate the connection through a proxy server.

- Stopping Windows from saving your RDP connection history may be a good precautionary method to try.

XINSTALL BY CLICKING THE DOWNLOAD FILE

- Download Restoro PC Repair Tool that comes with Patented Technologies (patent available here).

- Click Start Scan to find Windows 11 issues that could be causing PC problems.

- Click Repair All to fix issues affecting your computer’s security and performance

- Restoro has been downloaded by 0 readers this month.

Windows’ RDP (Remote Desktop Protocol) makes it possible for you to gain access to another computer. RDP functions using Windows’ modern Remote Desktop or legacy Remote Desktop Connection app.

When trying to establish a connection, you may have encountered the error message: your computer can’t connect to the remote computer because of a security package error.This error is more likely to have occurred because you initiate the connection through a proxy server.

In this article, we discuss the security package error and show you the steps to take to fix it.

In our guide, you can also get the best suggestions for Remote Control software for Windows 10 and 11.

Why am I getting the Remoteapp disconnected security package error?

There are multiple reasons for this error, and the most common are your registry values. If the app isn’t properly configured in registry, you may encounter this issue.

It’s also possible that there’s an issue with your credentials, so removing them and adding them again can help with this problem.

How can I fix the security package error on Windows 11?

1. Delete the RDP connection cache in your registry

- Open the Run dialog using Windows key + R, type in regedit, and click OK.

- Navigate to:

ComputerHKEY_CURRENT_USERSoftwareMicrosoftTerminal Server ClientDefault - On the right pane, select the list of connections; these are labeled MRU(X), where X is a number, right-click on them and select the delete option.

- Navigate to:

ComputerHKEY_CURRENT_USERSoftwareMicrosoftTerminal Server ClientServers - Right-click on the server folder and select Delete.

- Click on the Start Window, type CMD and select Run as administrator.

- Type the following command and press Enter:

del /ah %homepath%documentsdefault.rdp

Each user’s registry stores information for every RDP connection. Using built-in Windows tools, removing a computer or computers from the list of RDP connection history is impossible. The above steps are taken to get rid of the registry keys manually.

Once the steps are completed, the security package error message may be resolved.

2. Clear the saved RDP credentials

- Open the Start Menu, type Control Panel, and click on the Control Panel app.

- Navigate to User Accounts section. Then go to Credential Manager and pick Manage Windows credentials.

- Under the Generic Credentials, if you have any RDP credentials saved, it will show us an IP address preceded by TERMSRV. Expand it and click Remove.

Note that if you select the option to Remember me before you enter your password for a new remote RDP connection, your credentials (username and password) will be remembered in the Windows Credential Manager.

The RDP client utilizes the previously remembered credentials for authentication on the remote host for subsequent connections. Clearing these credentials may resolve the security package error.

- How to run commands on a remote computer using wmic

- 5+ best remote control software for Windows 11

- How to Play DVDs on Windows 11 [Easy & Free Methods]

3. Disable Remote Desktop bitmap caching

- Open the round dialog using Windows key + R, type mstsc.exe, and hit the OK button.

- Navigate to the Experience tab of your Remote Desktop Connection app, and uncheck the option for Persistent Bitmap Caching at the bottom.

Note that image persistent bitmap caching is included in the RDC (Remote Desktop Connection) client. As a raster image cache, the RDP client caches rarely changing parts of the remote screen.

The mstsc.exe client uses this to load elements of the screen from the local drive cache that haven’t changed since the last rendering. The RDP caching feature reduces the quantity of data sent across the network.

Some PC issues are hard to tackle, especially when it comes to corrupted repositories or missing Windows files. If you are having troubles fixing an error, your system may be partially broken.

We recommend installing Restoro, a tool that will scan your machine and identify what the fault is.

Click here to download and start repairing.

When using the RDP cache, it may be damaged. Disabling persistent bitmap caching may also be beneficial.

4. Use a 3rd-party RDP

A third-party RDP may not fix the issues you have with your Windows RDP, but it is a great way to bypass it. Third-party solutions often are more advanced than the inbuilt Windows solution.

A tool like Mikogo is a viable option, and it is packed with many features.

You may help customers using mouse control and remote keyboard, or you can give someone else control of your PC.

It offers a function that allows you to share documents, desktop, or application windows in real-time with up to 25 meeting attendees.

It also allows you to show only the application windows you want to be seen and conceal the others, ensuring that your presentation is the focus of attention. Mikogo also supports up to four monitors.

⇒ Get Mikogo

Can I stop Windows from saving my RDP connection History?

As a prevention against the security package error, you may want Windows not to save RDP connection history. It is possible.

In this case, you should disable all accounts from automatic writing to the registry key: HKCUSoftwareMicrosoftTerminal Server Client

Note that if you do not have access to gpedit.msc you may not be able to stop Windows from saving your RDP connection History manually.

These solutions are simple things to try if you receive the security package error message while trying to create a remote connection.

If you’re still having problems, our Remote Desktop connection not working guide has a couple of great solutions that you should try.

We will like to read your comments and know which of the solutions discussed helped you resolve the security package error.

Still having issues? Fix them with this tool:

SPONSORED

If the advices above haven’t solved your issue, your PC may experience deeper Windows problems. We recommend downloading this PC Repair tool (rated Great on TrustPilot.com) to easily address them. After installation, simply click the Start Scan button and then press on Repair All.

Newsletter

by Afam Onyimadu

Afam is a geek and the go-to among his peers for computer solutions. He has a wealth of experience with Windows operating systems, dating back to his introduction… read more

Published on April 9, 2022

- If your computer can’t connect to the remote computer because of a security package error, we discuss three ways to resolve it.

- When you encounter a security package error, you have likely tried to initiate the connection through a proxy server.

- Stopping Windows from saving your RDP connection history may be a good precautionary method to try.

XINSTALL BY CLICKING THE DOWNLOAD FILE

- Download Restoro PC Repair Tool that comes with Patented Technologies (patent available here).

- Click Start Scan to find Windows 11 issues that could be causing PC problems.

- Click Repair All to fix issues affecting your computer’s security and performance

- Restoro has been downloaded by 0 readers this month.

Windows’ RDP (Remote Desktop Protocol) makes it possible for you to gain access to another computer. RDP functions using Windows’ modern Remote Desktop or legacy Remote Desktop Connection app.

When trying to establish a connection, you may have encountered the error message: your computer can’t connect to the remote computer because of a security package error.This error is more likely to have occurred because you initiate the connection through a proxy server.

In this article, we discuss the security package error and show you the steps to take to fix it.

In our guide, you can also get the best suggestions for Remote Control software for Windows 10 and 11.

Why am I getting the Remoteapp disconnected security package error?

There are multiple reasons for this error, and the most common are your registry values. If the app isn’t properly configured in registry, you may encounter this issue.

It’s also possible that there’s an issue with your credentials, so removing them and adding them again can help with this problem.

How can I fix the security package error on Windows 11?

1. Delete the RDP connection cache in your registry

- Open the Run dialog using Windows key + R, type in regedit, and click OK.

- Navigate to:

ComputerHKEY_CURRENT_USERSoftwareMicrosoftTerminal Server ClientDefault - On the right pane, select the list of connections; these are labeled MRU(X), where X is a number, right-click on them and select the delete option.

- Navigate to:

ComputerHKEY_CURRENT_USERSoftwareMicrosoftTerminal Server ClientServers - Right-click on the server folder and select Delete.

- Click on the Start Window, type CMD and select Run as administrator.

- Type the following command and press Enter:

del /ah %homepath%documentsdefault.rdp

Each user’s registry stores information for every RDP connection. Using built-in Windows tools, removing a computer or computers from the list of RDP connection history is impossible. The above steps are taken to get rid of the registry keys manually.

Once the steps are completed, the security package error message may be resolved.

2. Clear the saved RDP credentials

- Open the Start Menu, type Control Panel, and click on the Control Panel app.

- Navigate to User Accounts section. Then go to Credential Manager and pick Manage Windows credentials.

- Under the Generic Credentials, if you have any RDP credentials saved, it will show us an IP address preceded by TERMSRV. Expand it and click Remove.

Note that if you select the option to Remember me before you enter your password for a new remote RDP connection, your credentials (username and password) will be remembered in the Windows Credential Manager.

The RDP client utilizes the previously remembered credentials for authentication on the remote host for subsequent connections. Clearing these credentials may resolve the security package error.

- How to run commands on a remote computer using wmic

- 5+ best remote control software for Windows 11

- Windows 11 Not Printing In Color: 6 Quick Fixes

- Fix: System Cooling Policy is Missing in Windows 11

3. Disable Remote Desktop bitmap caching

- Open the round dialog using Windows key + R, type mstsc.exe, and hit the OK button.

- Navigate to the Experience tab of your Remote Desktop Connection app, and uncheck the option for Persistent Bitmap Caching at the bottom.

Note that image persistent bitmap caching is included in the RDC (Remote Desktop Connection) client. As a raster image cache, the RDP client caches rarely changing parts of the remote screen.

The mstsc.exe client uses this to load elements of the screen from the local drive cache that haven’t changed since the last rendering. The RDP caching feature reduces the quantity of data sent across the network.

Some PC issues are hard to tackle, especially when it comes to corrupted repositories or missing Windows files. If you are having troubles fixing an error, your system may be partially broken.

We recommend installing Restoro, a tool that will scan your machine and identify what the fault is.

Click here to download and start repairing.

When using the RDP cache, it may be damaged. Disabling persistent bitmap caching may also be beneficial.

4. Use a 3rd-party RDP

A third-party RDP may not fix the issues you have with your Windows RDP, but it is a great way to bypass it. Third-party solutions often are more advanced than the inbuilt Windows solution.

A tool like Mikogo is a viable option, and it is packed with many features.

You may help customers using mouse control and remote keyboard, or you can give someone else control of your PC.

It offers a function that allows you to share documents, desktop, or application windows in real-time with up to 25 meeting attendees.

It also allows you to show only the application windows you want to be seen and conceal the others, ensuring that your presentation is the focus of attention. Mikogo also supports up to four monitors.

⇒ Get Mikogo

Can I stop Windows from saving my RDP connection History?

As a prevention against the security package error, you may want Windows not to save RDP connection history. It is possible.

In this case, you should disable all accounts from automatic writing to the registry key: HKCUSoftwareMicrosoftTerminal Server Client

Note that if you do not have access to gpedit.msc you may not be able to stop Windows from saving your RDP connection History manually.

These solutions are simple things to try if you receive the security package error message while trying to create a remote connection.

If you’re still having problems, our Remote Desktop connection not working guide has a couple of great solutions that you should try.

We will like to read your comments and know which of the solutions discussed helped you resolve the security package error.

Still having issues? Fix them with this tool:

SPONSORED

If the advices above haven’t solved your issue, your PC may experience deeper Windows problems. We recommend downloading this PC Repair tool (rated Great on TrustPilot.com) to easily address them. After installation, simply click the Start Scan button and then press on Repair All.

Newsletter

by Afam Onyimadu

Afam is a geek and the go-to among his peers for computer solutions. He has a wealth of experience with Windows operating systems, dating back to his introduction… read more

Published on April 9, 2022

- If your computer can’t connect to the remote computer because of a security package error, we discuss three ways to resolve it.

- When you encounter a security package error, you have likely tried to initiate the connection through a proxy server.

- Stopping Windows from saving your RDP connection history may be a good precautionary method to try.

XINSTALL BY CLICKING THE DOWNLOAD FILE

- Download Restoro PC Repair Tool that comes with Patented Technologies (patent available here).

- Click Start Scan to find Windows 11 issues that could be causing PC problems.

- Click Repair All to fix issues affecting your computer’s security and performance

- Restoro has been downloaded by 0 readers this month.

Windows’ RDP (Remote Desktop Protocol) makes it possible for you to gain access to another computer. RDP functions using Windows’ modern Remote Desktop or legacy Remote Desktop Connection app.

When trying to establish a connection, you may have encountered the error message: your computer can’t connect to the remote computer because of a security package error.This error is more likely to have occurred because you initiate the connection through a proxy server.

In this article, we discuss the security package error and show you the steps to take to fix it.

In our guide, you can also get the best suggestions for Remote Control software for Windows 10 and 11.

Why am I getting the Remoteapp disconnected security package error?

There are multiple reasons for this error, and the most common are your registry values. If the app isn’t properly configured in registry, you may encounter this issue.

It’s also possible that there’s an issue with your credentials, so removing them and adding them again can help with this problem.

How can I fix the security package error on Windows 11?

1. Delete the RDP connection cache in your registry

- Open the Run dialog using Windows key + R, type in regedit, and click OK.

- Navigate to:

ComputerHKEY_CURRENT_USERSoftwareMicrosoftTerminal Server ClientDefault - On the right pane, select the list of connections; these are labeled MRU(X), where X is a number, right-click on them and select the delete option.

- Navigate to:

ComputerHKEY_CURRENT_USERSoftwareMicrosoftTerminal Server ClientServers - Right-click on the server folder and select Delete.

- Click on the Start Window, type CMD and select Run as administrator.

- Type the following command and press Enter:

del /ah %homepath%documentsdefault.rdp

Each user’s registry stores information for every RDP connection. Using built-in Windows tools, removing a computer or computers from the list of RDP connection history is impossible. The above steps are taken to get rid of the registry keys manually.

Once the steps are completed, the security package error message may be resolved.

2. Clear the saved RDP credentials

- Open the Start Menu, type Control Panel, and click on the Control Panel app.

- Navigate to User Accounts section. Then go to Credential Manager and pick Manage Windows credentials.

- Under the Generic Credentials, if you have any RDP credentials saved, it will show us an IP address preceded by TERMSRV. Expand it and click Remove.

Note that if you select the option to Remember me before you enter your password for a new remote RDP connection, your credentials (username and password) will be remembered in the Windows Credential Manager.

The RDP client utilizes the previously remembered credentials for authentication on the remote host for subsequent connections. Clearing these credentials may resolve the security package error.

- How to run commands on a remote computer using wmic

- 5+ best remote control software for Windows 11

- Windows 11 Not Printing In Color: 6 Quick Fixes

3. Disable Remote Desktop bitmap caching

- Open the round dialog using Windows key + R, type mstsc.exe, and hit the OK button.

- Navigate to the Experience tab of your Remote Desktop Connection app, and uncheck the option for Persistent Bitmap Caching at the bottom.

Note that image persistent bitmap caching is included in the RDC (Remote Desktop Connection) client. As a raster image cache, the RDP client caches rarely changing parts of the remote screen.

The mstsc.exe client uses this to load elements of the screen from the local drive cache that haven’t changed since the last rendering. The RDP caching feature reduces the quantity of data sent across the network.

Some PC issues are hard to tackle, especially when it comes to corrupted repositories or missing Windows files. If you are having troubles fixing an error, your system may be partially broken.

We recommend installing Restoro, a tool that will scan your machine and identify what the fault is.

Click here to download and start repairing.

When using the RDP cache, it may be damaged. Disabling persistent bitmap caching may also be beneficial.

4. Use a 3rd-party RDP

A third-party RDP may not fix the issues you have with your Windows RDP, but it is a great way to bypass it. Third-party solutions often are more advanced than the inbuilt Windows solution.

A tool like Mikogo is a viable option, and it is packed with many features.

You may help customers using mouse control and remote keyboard, or you can give someone else control of your PC.

It offers a function that allows you to share documents, desktop, or application windows in real-time with up to 25 meeting attendees.

It also allows you to show only the application windows you want to be seen and conceal the others, ensuring that your presentation is the focus of attention. Mikogo also supports up to four monitors.

⇒ Get Mikogo

Can I stop Windows from saving my RDP connection History?

As a prevention against the security package error, you may want Windows not to save RDP connection history. It is possible.

In this case, you should disable all accounts from automatic writing to the registry key: HKCUSoftwareMicrosoftTerminal Server Client

Note that if you do not have access to gpedit.msc you may not be able to stop Windows from saving your RDP connection History manually.

These solutions are simple things to try if you receive the security package error message while trying to create a remote connection.

If you’re still having problems, our Remote Desktop connection not working guide has a couple of great solutions that you should try.

We will like to read your comments and know which of the solutions discussed helped you resolve the security package error.

Still having issues? Fix them with this tool:

SPONSORED

If the advices above haven’t solved your issue, your PC may experience deeper Windows problems. We recommend downloading this PC Repair tool (rated Great on TrustPilot.com) to easily address them. After installation, simply click the Start Scan button and then press on Repair All.

Newsletter

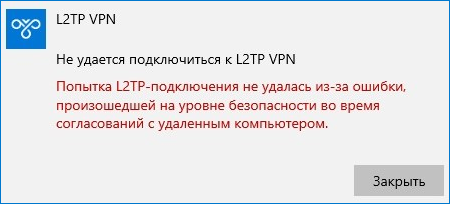

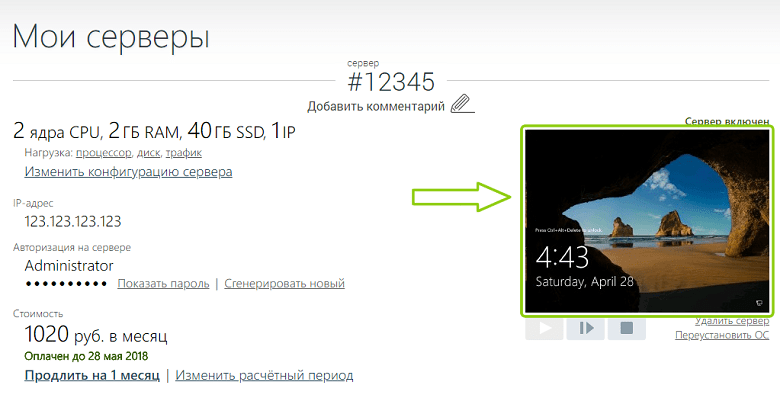

В Windows 10 вы можете настроить VPN-сеть средствами операционной системы, не прибегая к помощи сторонних программ. Для удобного создания VPN-подключения в Windows 10 и 11 разработчиками был реализован соответствующий графический интерфейс раздела приложения «Параметры», в котором пользователю предлагается ввести данные провайдера VPN. К сожалению, данная функция не отшлифована до конца.

На что указывают разные ошибки, время от времени выдаваемые системой при подключении к виртуальной сети.

Наиболее распространённой неполадкой при подключении к VPN в Windows 10 является сбой соединения L2TP, при этом система выдает сообщение «Попытка L2TP-подключения не удалась из-за ошибки, произошедшей на уровне безопасности…». Неполадка может быть вызвана некорректными настройками одного или нескольких сетевых устройств, однако, если вы не вносили изменений в их конфигурацию и до появления первого сбоя всё работало нормально, высока вероятность того, что причиной сбоя стали баги в обновлениях операционной системы.

Примечание: L2TP — это протокол соединения второго уровня, используемый в виртуальных сетях и представляющий собой расширение двухточечного протокола PPP, обеспечивающего прямую связь между устройствами. Основным преимуществом протокола L2TP является поддержка не только сетей IP, но также ATM, X.25 и Frame Relay.

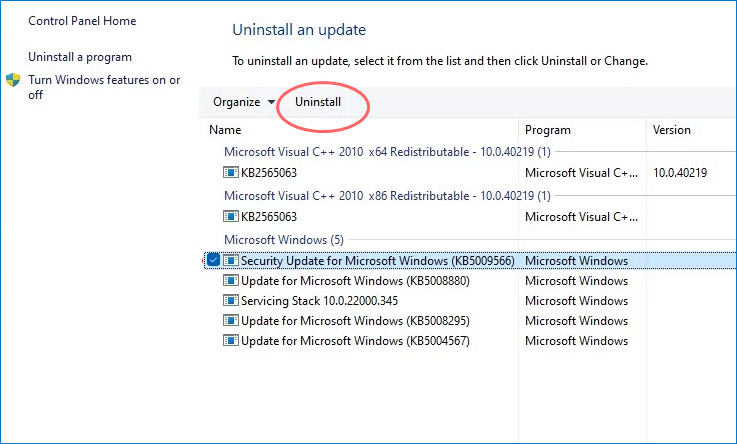

Так, было замечено, что указанная ошибка в Windows 10 стала появляться после установки накопительных обновлений безопасности KB5009543 и KB5009566.

Откройте журнал обновлений и посмотрите, имеются ли эти апдейты на вашем ПК.

Если да, удалите их и перезагрузите компьютер.

Если решение не дало положительного результата или обновления не установлены, переходим к другим способам устранения неполадки.

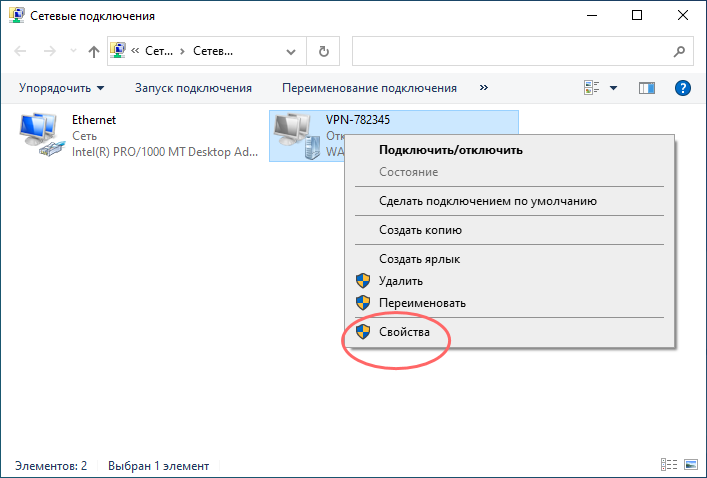

Проверьте настройки виртуального адаптера

- Откройте командой ncpa.cpl настройки сетевых подключений, кликните по вашему виртуальному адаптеру правой кнопкой мыши и выберите «Свойства»;

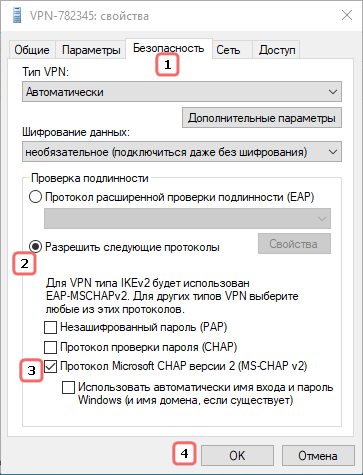

- Переключитесь в окошке свойств на вкладку «Безопасность», активируйте радиокнопку «Разрешить следующие протоколы» и отметьте флажком пункт «Протокол Microsoft CHAP версии 2»;

- Переключитесь на вкладку «Параметры» и нажмите кнопку «Параметры PPP»;

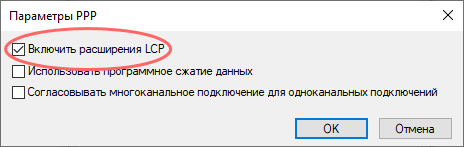

- Откроется диалоговое окошко параметров PPP. Убедитесь, что в пункте «Включить расширения LCP» установлена галочка. Если ее нет, поставьте и сохраните настройки.

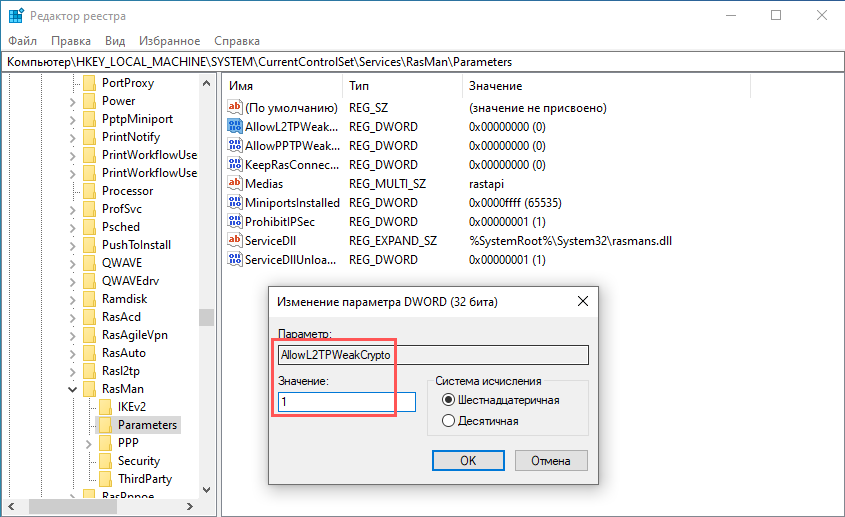

Отсутствие или неверные настройки ключей реестра

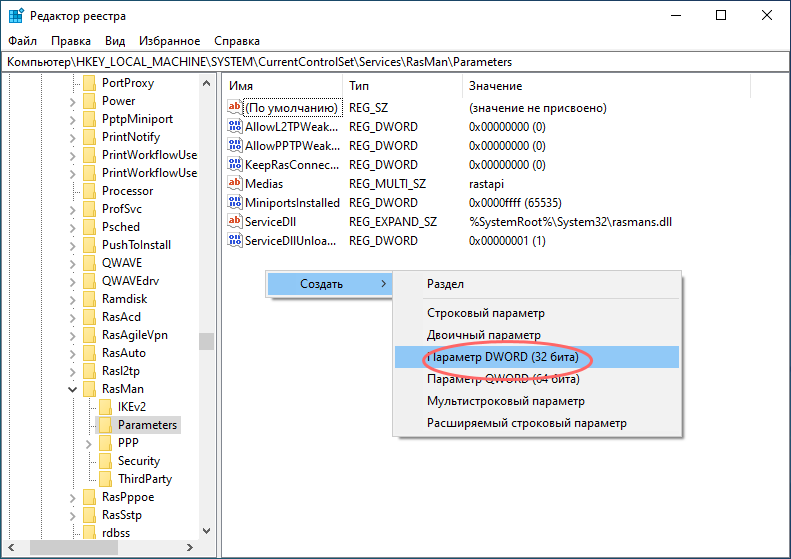

Ошибка подключения L2TP может быть вызвана отсутствием или неверным значением предварительных ключей ProhibitIPSec и AllowL2TPWeakCrypto, обеспечивающих соединение с использованием протокола L2TP/IPSec.

Если в свойствах VPN-подключения у вас выставлен тип L2TP, стоит проверить записи ветки реестра:

HKLMSystemCurrentControlSetServicesRasmanParameters

Откройте редактор реестра командой regedit, перейдите к указанной ветке и проверьте наличие в правой колонке DWORD-параметра ProhibitIPSec. Если таковой отсутствует, создайте его вручную.

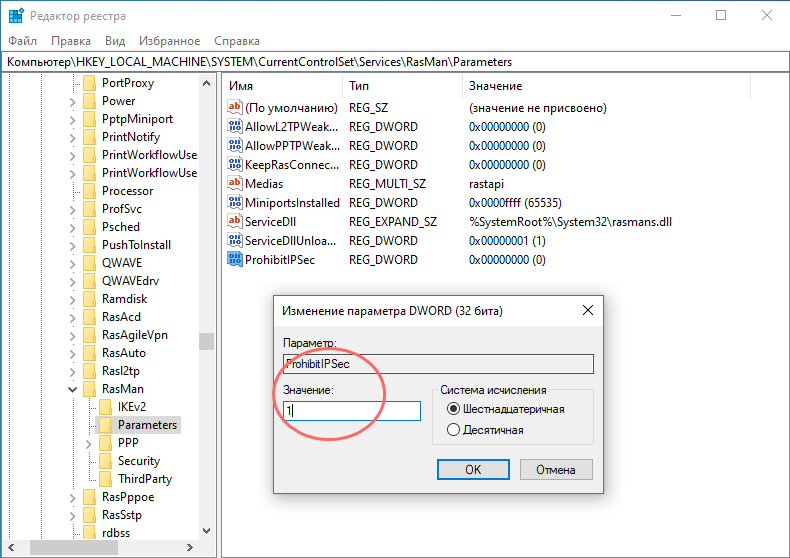

И установите в качестве его значения 1.

Заодно проверяем наличие DWORD-параметра AllowL2TPWeakCrypto, он также должен иметь значение 1.

Если параметр отсутствует, создаем его, сохраняем настройки, перезагружаем компьютер и пробуем подключиться к VPN.

Загрузка…

Содержание

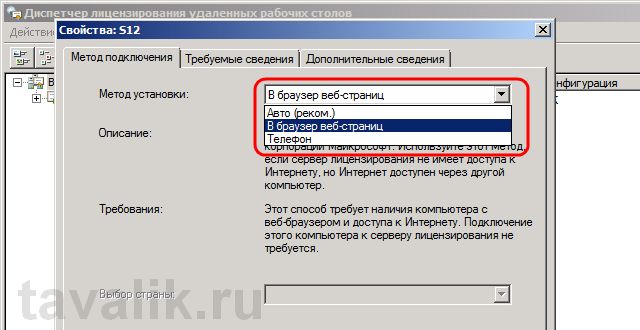

- 1 Ошибка CredSSP, исправляем за минуту

- 2 Ошибка CredSSP, исправляем за минуту

- 3 Как выглядит ошибка credssp

- 4 Назначение CredSSP

- 5 Причины ошибки шифрования CredSSP

- 6 Варианты исправления ошибки CredSSP

- 7 Отключаем credssp в Windows через NLA

- 8 Отключаем шифрование credssp через GPO

- 9 Самый правильный метод, это установка обновлений

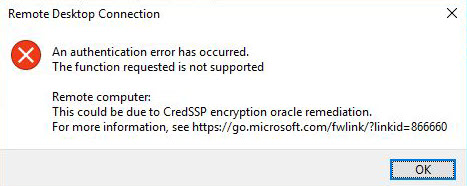

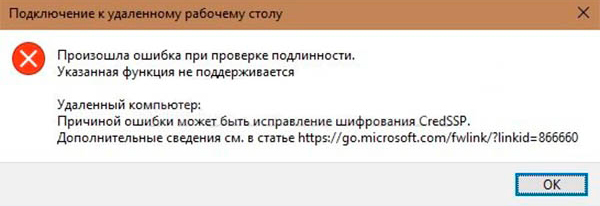

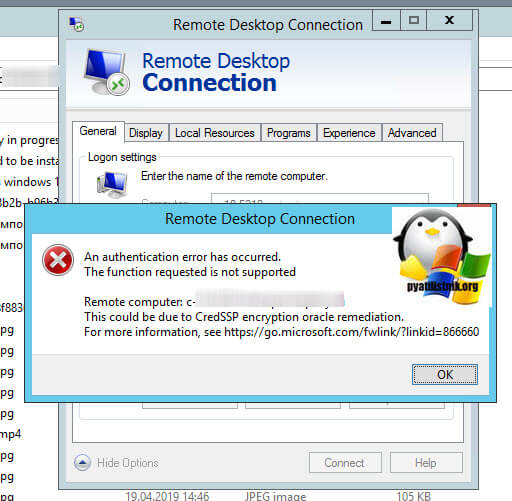

Начиная с 8 мая 2018 года, после установки обновлений на свой персональный компьютер, многие пользователи виртуальных серверов под управлением ОС Windows Server столкнулись с ошибкой «CredSSP encryption oracle remediation» при попытке подключения к удалённому рабочему столу:

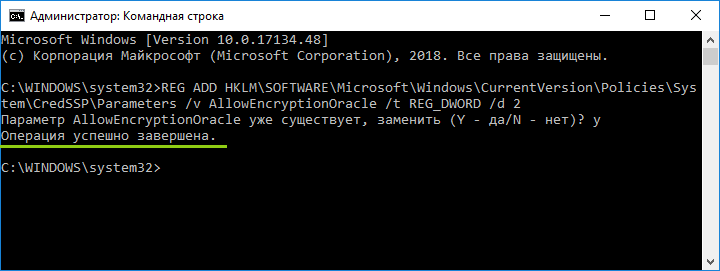

REG ADD HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystemCredSSPParameters /v AllowEncryptionOracle /t REG_DWORD /d 2

Эта команда вносит изменения в реестр Windows, разрешая вашему компьютеру подключаться с протоколом шифрования CredSSP к ещё необновлённому серверу.

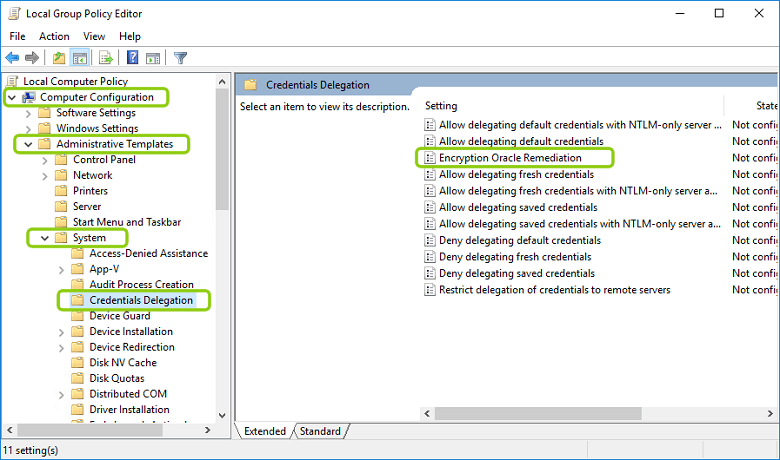

Computer Configuration -> Administrative Templates -> System -> Credentials Delegation

если ваша ОС русифицирована, то:

Конфигурация компьютера -> Административные шаблоны -> Система -> Передача учетных данных

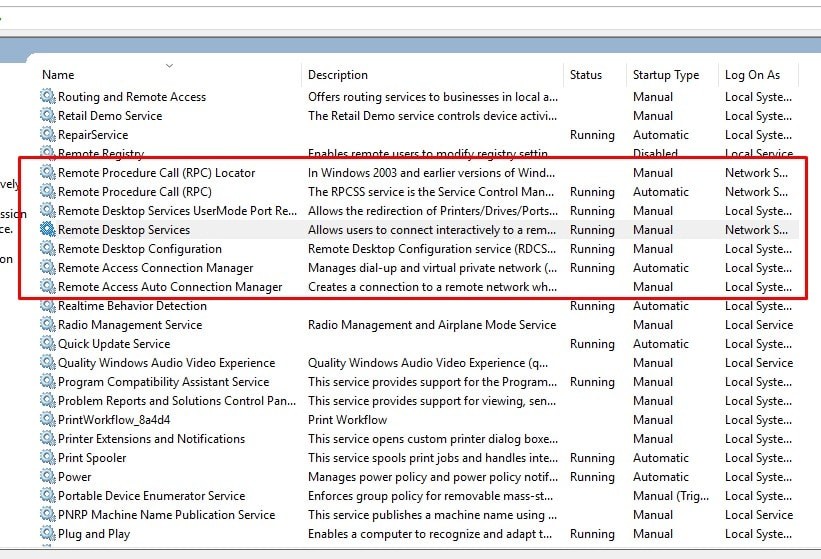

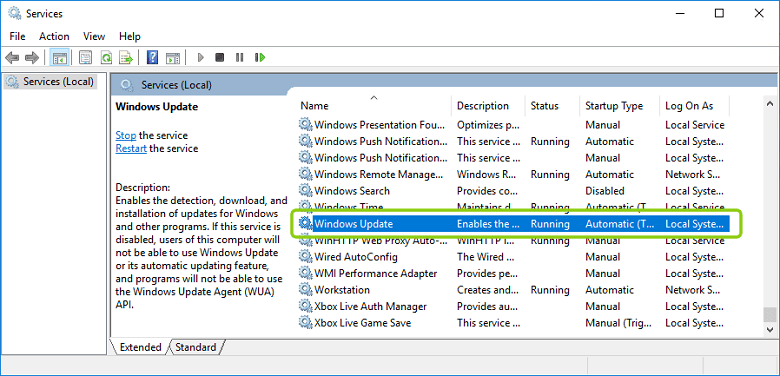

Start -> Windows Administrative Tools -> Services

если ваша ОС русифицирована, то:

Пуск -> Средства администрирования Windows -> Службы

Если служба не запускается, проверьте, разрешен ли ее запуск: статус не должен быть «Disabled» («Отключена»).

Ошибка CredSSP, исправляем за минуту

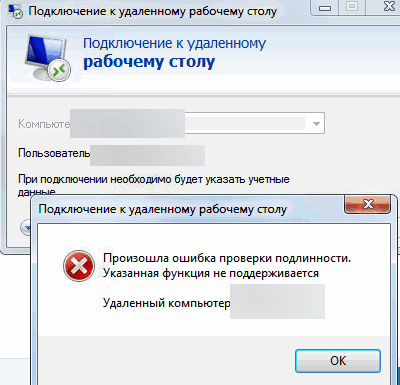

Добрый день! Уважаемые читатели и гости IT блога Pyatilistnik.org, в прошлый раз мы с вами чинили HDD с поврежденной файловой системой и состоянием RAW уверен, что вам удалось это сделать. Сегодня я в очередной раз переведу наш вектор траблшутера в сторону терминальных столов, а именно мы рассмотрим ситуацию, что когда вы пытаетесь подключиться к удаленному серверу по RDP протоколу, а у вас после ввода логина и пароля, выскакивает ошибка, что вы не прошли проверку подлинности и причиной ошибки может быть исправление шифрования CredSSP. Давайте разбираться, что за зверь, этот CredSSP и как вам получить доступ к вашему серверу.

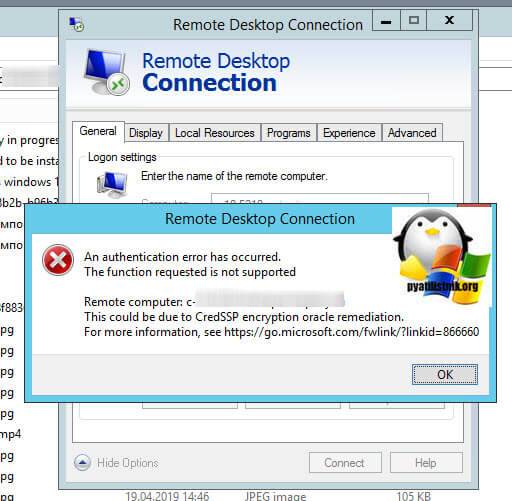

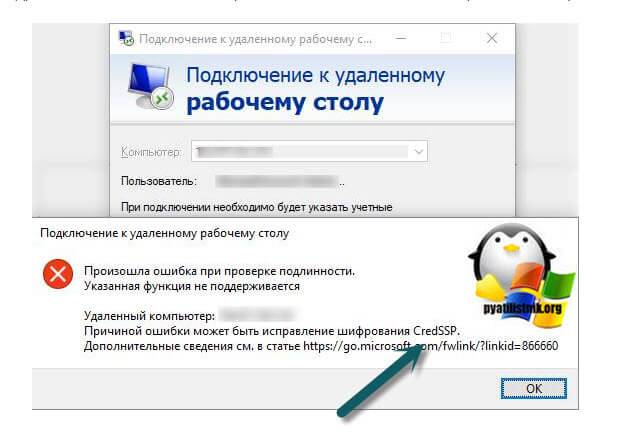

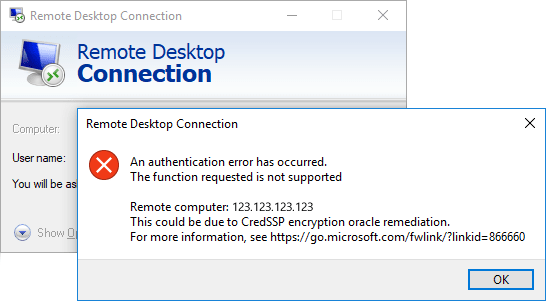

Как выглядит ошибка credssp

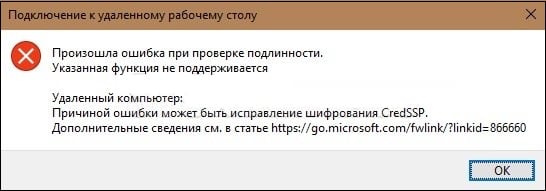

Перед тем, как я покажу вам известные мне методы ее устранения, я бы как обычно хотел подробно описать ситуацию. Вчера при попытке подключиться к своему рабочему компьютеру, работающему на Windows 10 1709, с терминального стола, входящего в RDS ферму на Windows Server 2012 R2, я получил ошибку после ввода логина и пароля:

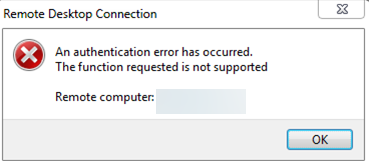

An authentication error has occurred. The function requested is not supported. Remote computer name. This coild be to CredSSP encryption oracle remediation.

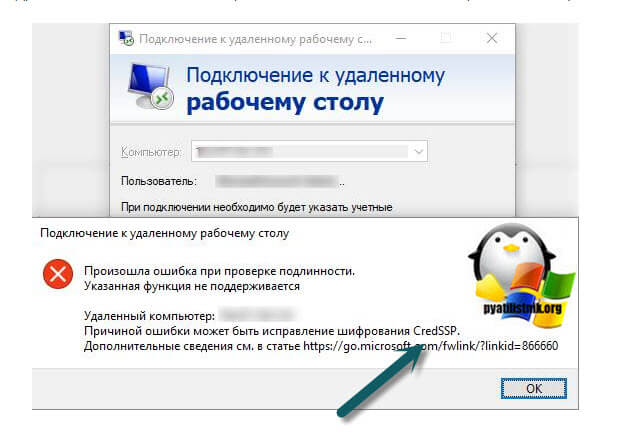

Ну и конечно в русском исполнении:

Произошла ошибка при проверке подлинности. Указанная функция не поддерживается. Удаленный компьютер имя. Причиной ошибки может быть исправление шифрования CredSSP

Получается двоякая ситуация, что RDP как бы работает, но вот по какой-то причине ваши учетные данные на принимающей стороне не соответствуют, каким-то критериям, давайте разбираться, что это за зверь CredSSP.

Назначение CredSSP

Что такое CredSSP — это Win32 API, используемый системами Microsoft Windows для выполнения различных операций, связанных с безопасностью, таких как аутентификация. SSPI функционирует, как общий интерфейс для нескольких поставщиков поддержки безопасности (SSP). Поставщик поддержки безопасности — это библиотека динамической компоновки (DLL), которая делает один или несколько пакетов безопасности доступными для приложений.

CredSSP позволяет приложению делегировать учетные данные пользователя от клиента целевому серверу для удаленной аутентификации. CredSSP предоставляет зашифрованный канал протокола безопасности транспортного уровня . Клиент проходит проверку подлинности по зашифрованному каналу с использованием протокола SPNEGO (Simple and Protected Negotiate) с Microsoft Kerberos или Microsoft NTLM.

После проверки подлинности клиента и сервера клиент передает учетные данные пользователя на сервер. Учетные данные дважды шифруются с использованием ключей сеанса SPNEGO и TLS. CredSSP поддерживает вход в систему на основе пароля, а также вход в систему с использованием смарт-карт на основе X.509 и PKINIT.

Подробнее на Microsoft https://docs.microsoft.com/en-us/windows/desktop/secauthn/credential-security-support-provider

Windows SSP

Следующие поставщики общих служб устанавливаются вместе с Windows:

- Согласование (введено в Windows 2000) (secur32.dll) — выбирает Kerberos и, если не доступно, протокол NTLM. SSP обеспечивает возможность единого входа , иногда называемую встроенной аутентификацией Windows (особенно в контексте IIS). В Windows 7 и более поздних версиях представлен NEGOExts, в котором согласовывается использование установленных пользовательских SSP, которые поддерживаются на клиенте и сервере для аутентификации.

- Безопасный канал (он же SChannel) — Представлен в Windows 2000 и обновлен в Windows Vista и выше для поддержки более надежного шифрования AES и ECC. Этот поставщик использует записи SSL/TLS для шифрования полезных данных. (Schannel.dll)

- PCT (устарел) реализация Microsoft TLS/SSL — криптография SSP с открытым ключом, которая обеспечивает шифрование и безопасную связь для аутентификации клиентов и серверов через Интернет. Обновлено в Windows 7 для поддержки TLS 1.2.

- Учетные данные (CredSSP) (Представлено в Windows Vista и доступно в Windows XP с пакетом обновления 3 (SP3)) (credssp.dll) — обеспечивает SSO и проверку подлинности на уровне сети для служб удаленных рабочих столов.

- Криптография с открытым ключом «пользователь-пользователь» (PKU2U) (представлена в Windows 7 ) (pku2u.dll) — обеспечивает одноранговую аутентификацию с использованием цифровых сертификатов между системами, которые не являются частью домена.

Подробнее на https://en.wikipedia.org/wiki/Security_Support_Provider_Interface

Причины ошибки шифрования CredSSP

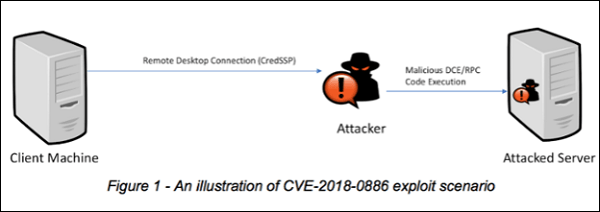

В марте 2018 года, компания Microsoft выпустила обновление безопасности для устранения уязвимостей для протокола поставщика поддержки безопасности учетных данных (CredSSP) под именем CVE-2018–0886 (https://support.microsoft.com/en-us/help/4093492/credssp-updates-for-cve-2018-0886-march-13-2018), используемого подключениями по протоколу удаленного рабочего стола (RDP) для клиентов Windows и Windows Server. Как только пользователи и системные администраторы произвели установку апдейтов, то по всему миру начались массовые жалобы, что люди не могут подключаться по протоколу RDP к серверам, компьютерам, получая ошибку, что причиной ошибки может быть шифрование CredSSP.

К сожалению 99% людей и администраторов совершают одну и туже ошибку, они сразу ставят обновления, не дождавшись пары дней после их выхода. Обычно этого времени хватает, чтобы вендор определил проблемы и отозвал глючное обновление.

Vulnerable на Mitigated и начались проблемы подключения к удаленному рабочему столу по RDP. Ранее вы могли удаленно подключаться с обновленной машины к машинам без обновления безопасности, так сказать в мягком режиме. Однако с последним обновлением, Microsoft усилила безопасность, и вы больше не можете подключаться к компьютерам без обновления закрывающего брешь CVE-2018–0886.

Под раздачу попали буквально все, клиентские ОС Windows 7, Windows 8.1, Windows 10 с которых были попытки подключиться к RDS ферме или RemoteApp приложениям работающим на Windows Server 2008 R2 и выше. Если бы вы читали ветки обсуждений в эти дни, то вы бы поняли все негодование людей, особенно с запада.

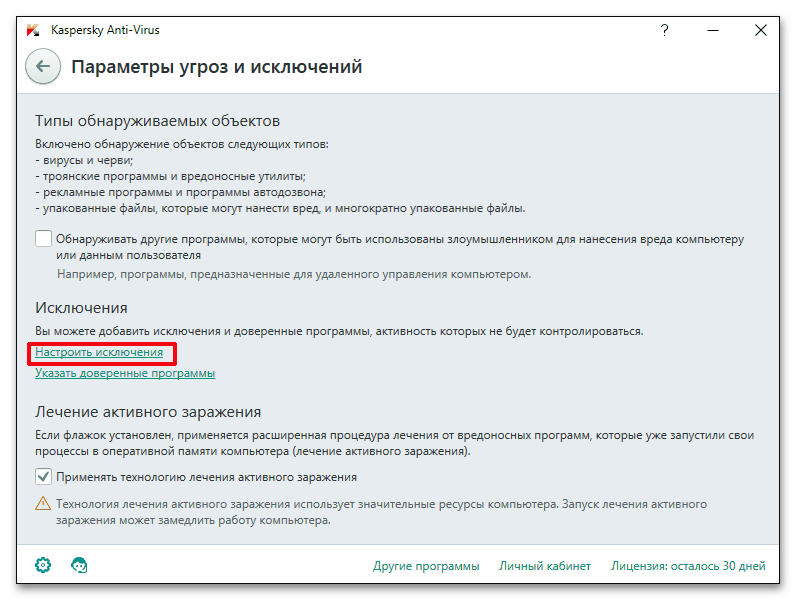

Варианты исправления ошибки CredSSP

На самом деле вариантов много, есть правильные, есть и временные и обходные, которые нужно сделать быстро, чтобы хоть как-то работало, так как бизнес может в этот момент простаивать и терять деньги.

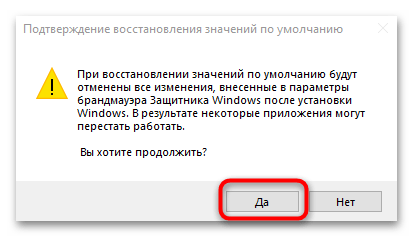

- Вы можете удалить новое обновление безопасности, самый плохой вариант, но в ответственные моменты, иногда используется, чтобы перенести работы на вечер или ночь

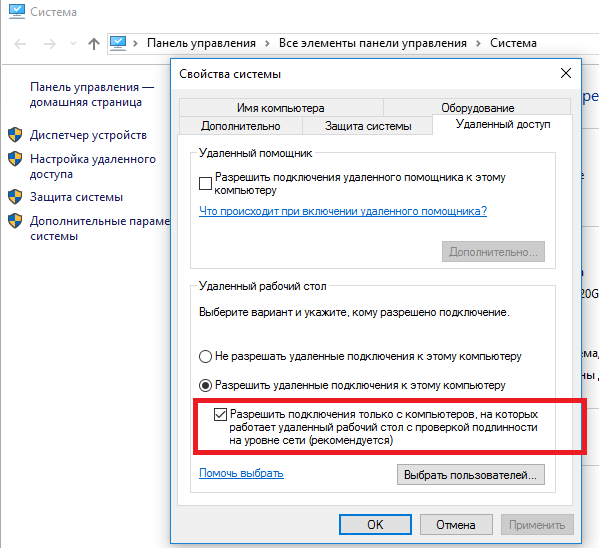

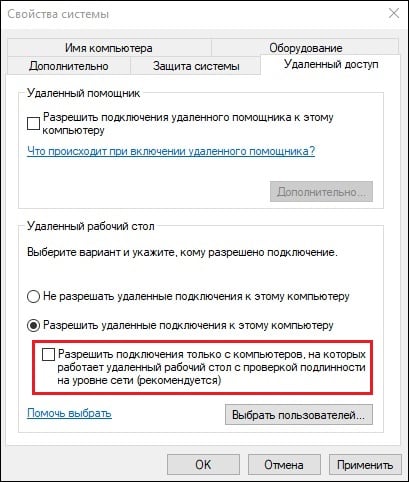

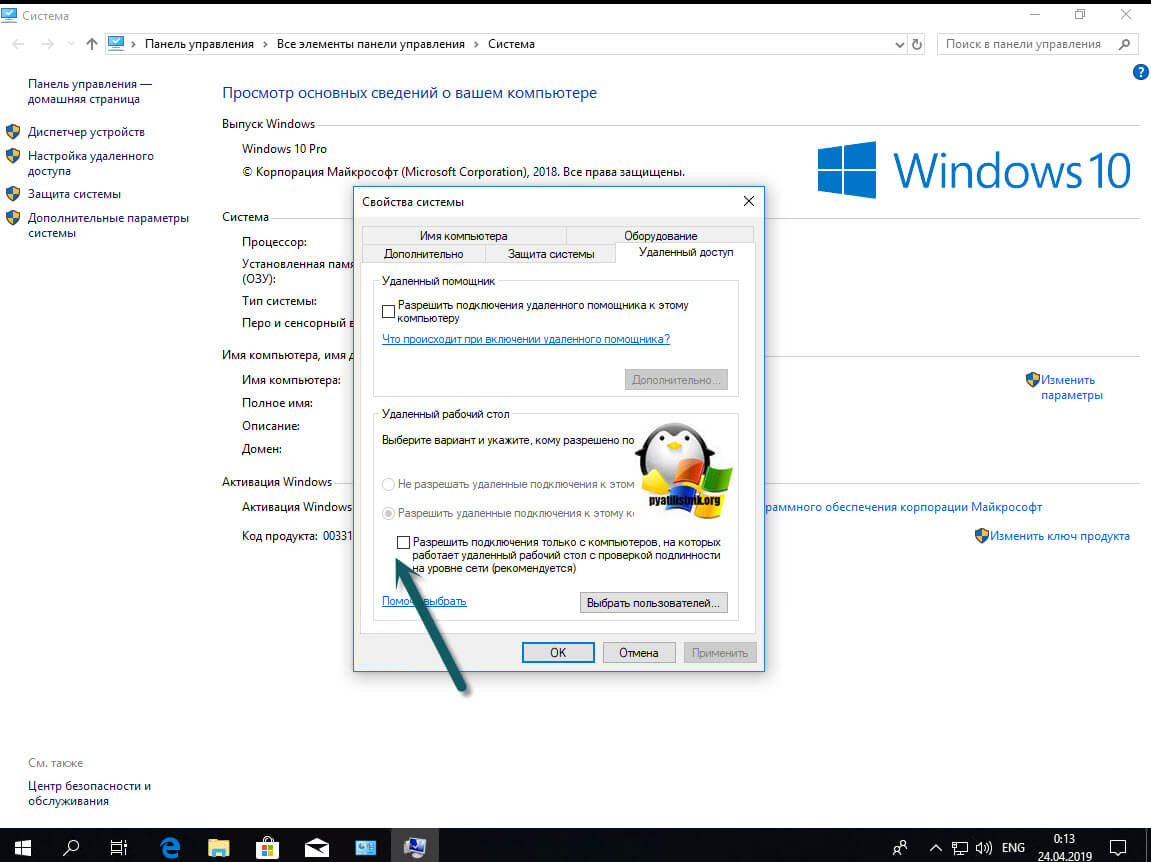

- Если нужно быстро получить доступ к серверу и избежать проверку подлинности credssp, то я вам советую отключить на принимающем подключении сервере галку NLA (Network Level Authentication) в русском варианте «Разрешить подключение только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети»

- То же быстрый метод и на массовое применение, это использование групповой политики, которая изменит шифрование Oracle Remediation

- Ну и самый правильный метод, это установка обновлений на все ваши системы

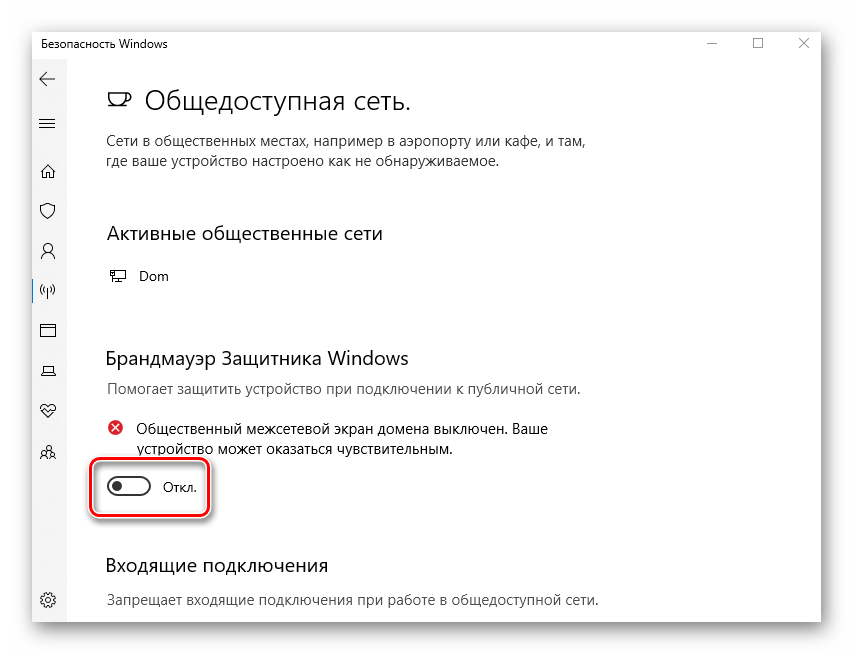

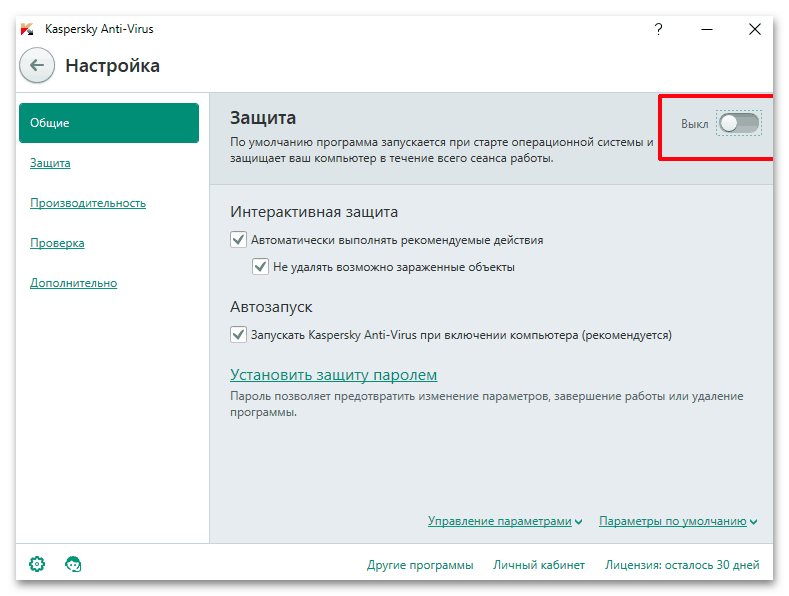

Отключаем credssp в Windows через NLA

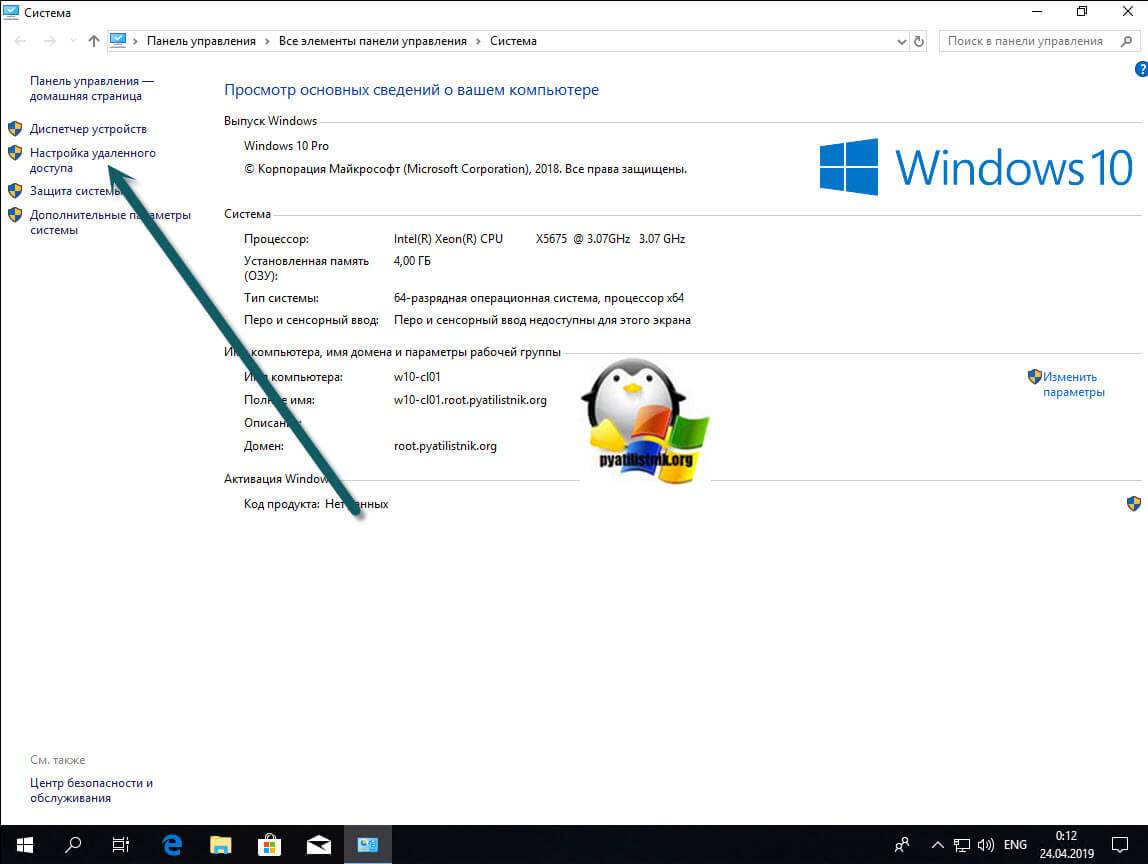

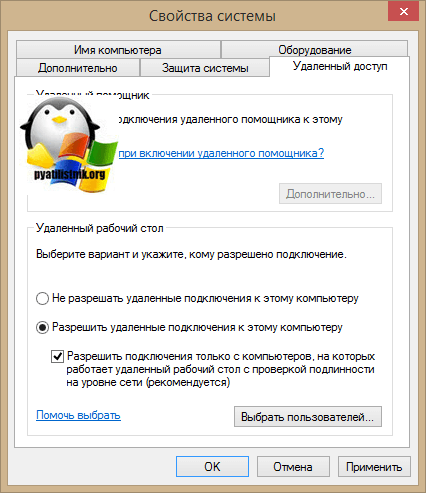

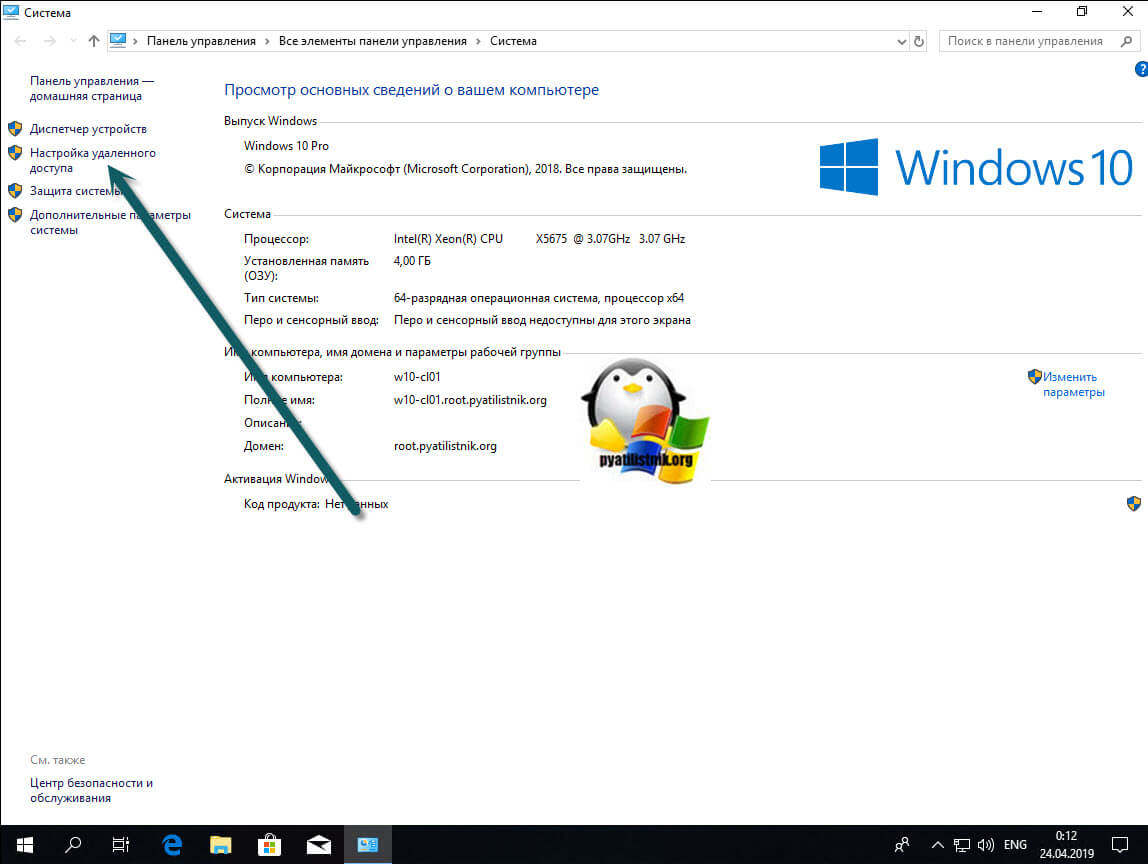

Данный метод выхода из ситуации я бы рассматривал, как быстрое, временное решение, до того, как вы установите обновления безопасности. Чтобы разрешить удаленное подключение к серверу и избегать ситуации, что произошла ошибка при проверке подлинности credssp, сделайте вот что. Откройте свойства моего компьютера, попав в систему, так же можно нажать одновременно WIN+Pause Breake или как вариант в командной строке ввести control /name Microsoft.System. В окне «Система» находим пункт меню «Настройка удаленного доступа»

Снимите галку «Разрешить подключение только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети»

После этого вы легко сможете подключиться к данному компьютеру или серверу, но как быть что вы не можете туда попасть и снять эту галку, тут нам на помощь придет реестр Windows. Вы можете удаленно создать нужные ключи реестра, которые отключат галку NLA или политику CredSSP. Для этого вы можете пойти двумя путями:

- Использовать сетевой реестр Windows

- Использовать удаленное управление компьютером, например PsExec.exe, я вам с помощью него уже показывал, как открывать порты в брандмауэре, удаленно.

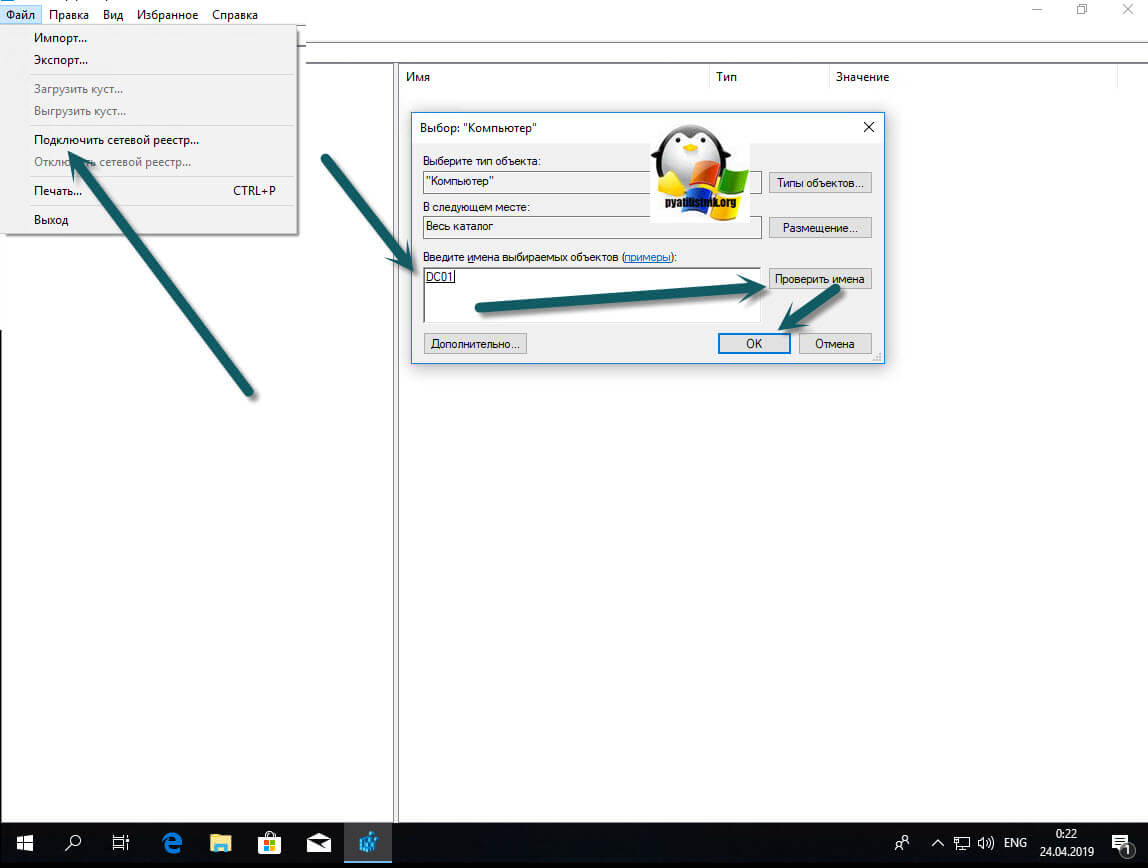

Давайте попробуем через удаленный реестр, для этого открываем Regedit, через окно «Выполнить».

Из меню «Файл» выберите пункт «Подключить сетевой реестр», далее найдите нужный вам сервер.

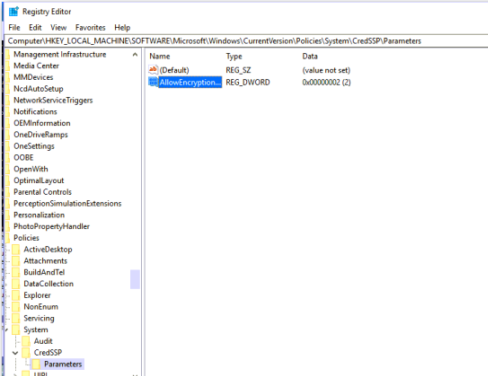

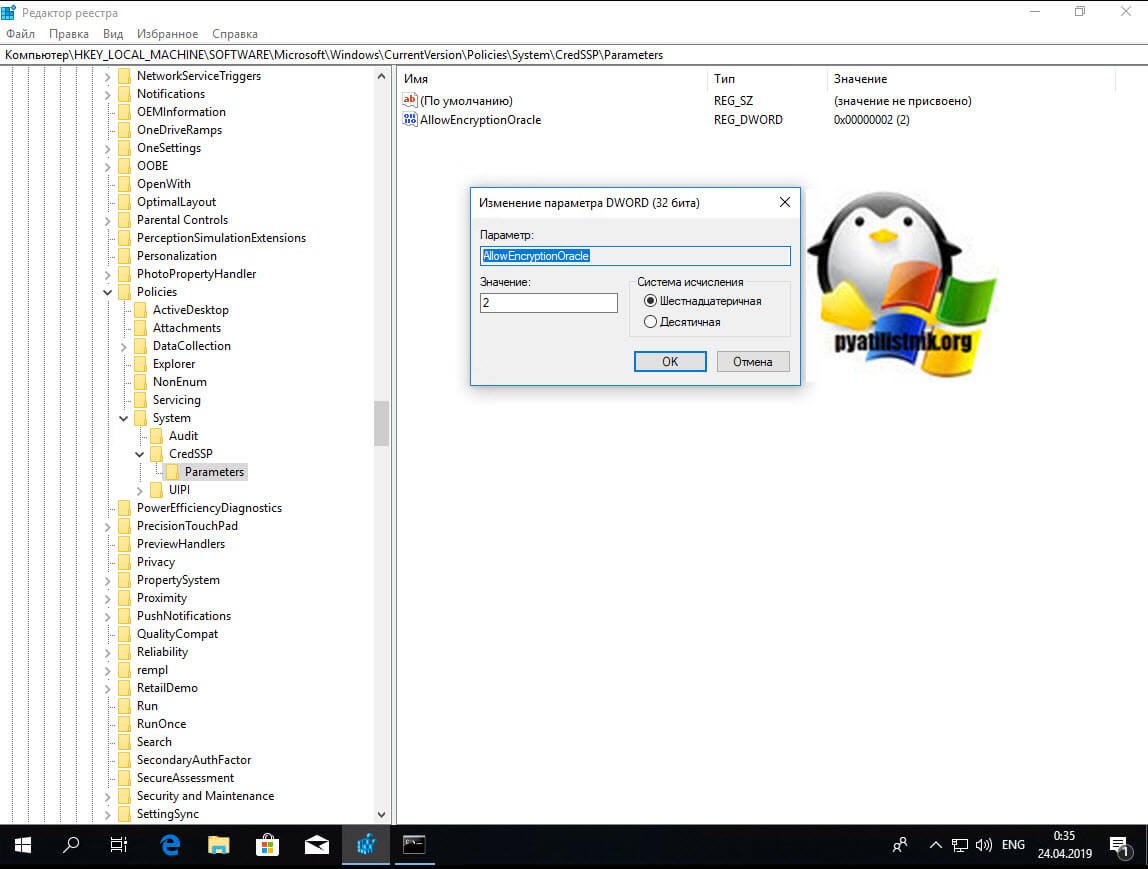

У вас подключится дополнительный реестр с двумя кустами. Переходите по пути (Если у вас не будет CredSSPParameters, то нужно будет их создать):

HKLMSoftwareMicrosoftWindowsCurrentVersion PoliciesSystemCredSSPParameters

Тут вам необходимо создать REG_DWORD ключ с именем AllowEncryptionOracle и значением 2. В данном варианте политика CredSSP выставит Уязвимый уровень — это самый низкий уровень защиты. Это позволит вам подключаться к серверам удаленно, используя RDP. Однако это подвергнет серверы атакам.

Или можно так же отключить NLA, для этого найдите ветку реестра:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControl Terminal ServerWinStationsRDP-Tcp

Найдите там ключ SecurityLayer и выставите ему значение , чтобы деактивировать Network Level Authentication.

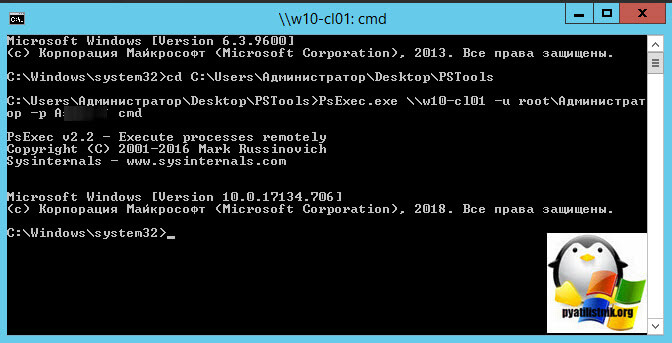

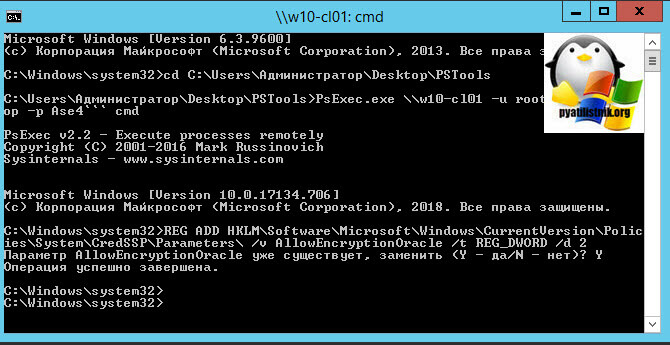

Теперь то же самое вы можете выполнить и через PsExec.exe, выставив для CredSSP минимальный уровень защиты или же отключить NLA, для этого находясь в cmd в режиме администратора введите команду:

PsExec.exe w10-cl01 -u rootАдминистратор -p пароль cmd

w10-cl01 — это имя компьютера.

Далее имея запущенный сеанс cmd для удаленного компьютера, выполните команду:

REG ADD HKLMSoftwareMicrosoftWindows CurrentVersionPoliciesSystemCredSSPParameters /v AllowEncryptionOracle /t REG_DWORD /d 2 (0 вернет все как было)

Аналогично можно сделать и для отключения Network Level Authentication, команда будет такой:

REG ADD «HKEY_LOCAL_MACHINESYSTEM CurrentControlSetControlTerminal ServerWinStationsRDP-Tcp» /v SecurityLayer /t REG_DWORD /d 0

Еще раз обращаю ваше внимание, что данный метод временный и самый не безопасный, применяемый в случаях, когда уже ничего сделать нельзя или дольше, а нужно уже вчера, обязательно установите все нужные обновления.

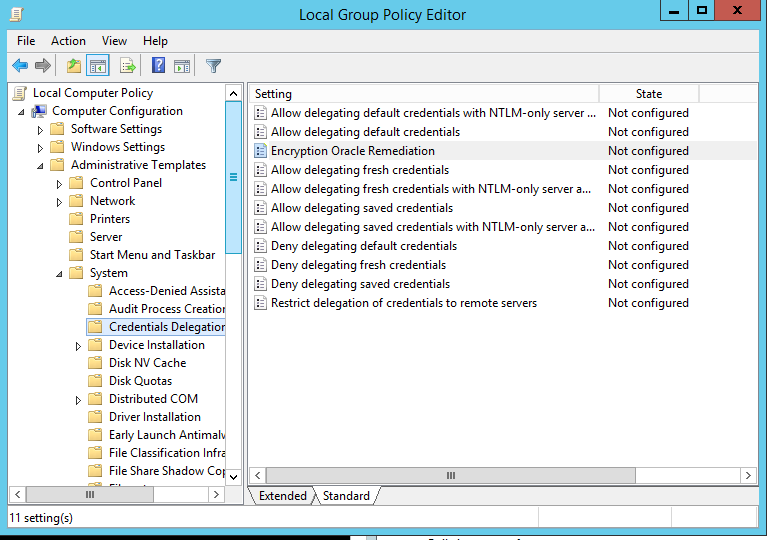

Отключаем шифрование credssp через GPO

Если у вас большая инфраструктура, в которой сотни компьютеров и сотни серверов, то вы можете до установки нужных обновлений в вечернее время, временно отключить новый уровень шифрования CredSSP и убрать ошибку «Удаленный компьютер имя. Причиной ошибки может быть исправление шифрования CredSSP». Для этого мы можем воспользоваться всеми плюсами доменной инфраструктуры Active Directory. Тут два варианта, вы можете создать массовую политику для распространения ее на нужные OU или если у вас требование для одного или двух локальных компьютеров, то на них можно запустить локальный редактор групповых политик, тем самым внеся изменения только на них.

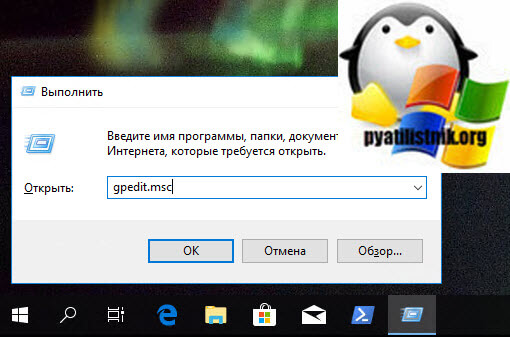

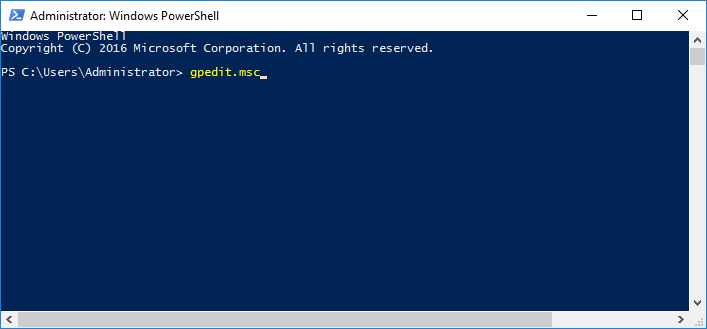

Напоминаю, что оснастку управление групповой политикой вы можете найти на контроллере домена или компьютере с установленным пакетом RSAT, открыть ее можно через команду в окне «Выполнить» gpmc.msc. Если нужно открыть локальный редактор групповых политик, то в окне «Выполнить» введите gpedit.msc.

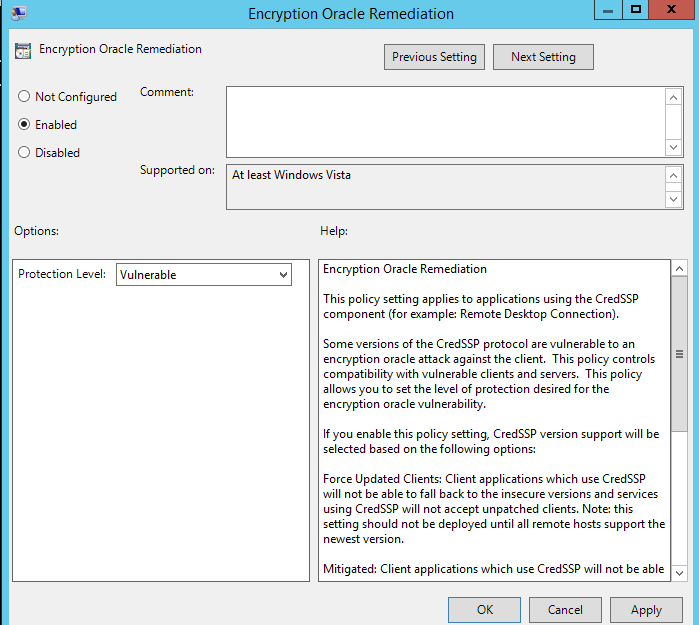

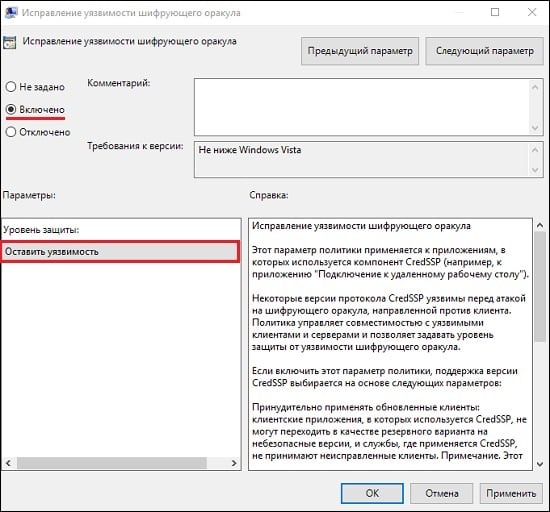

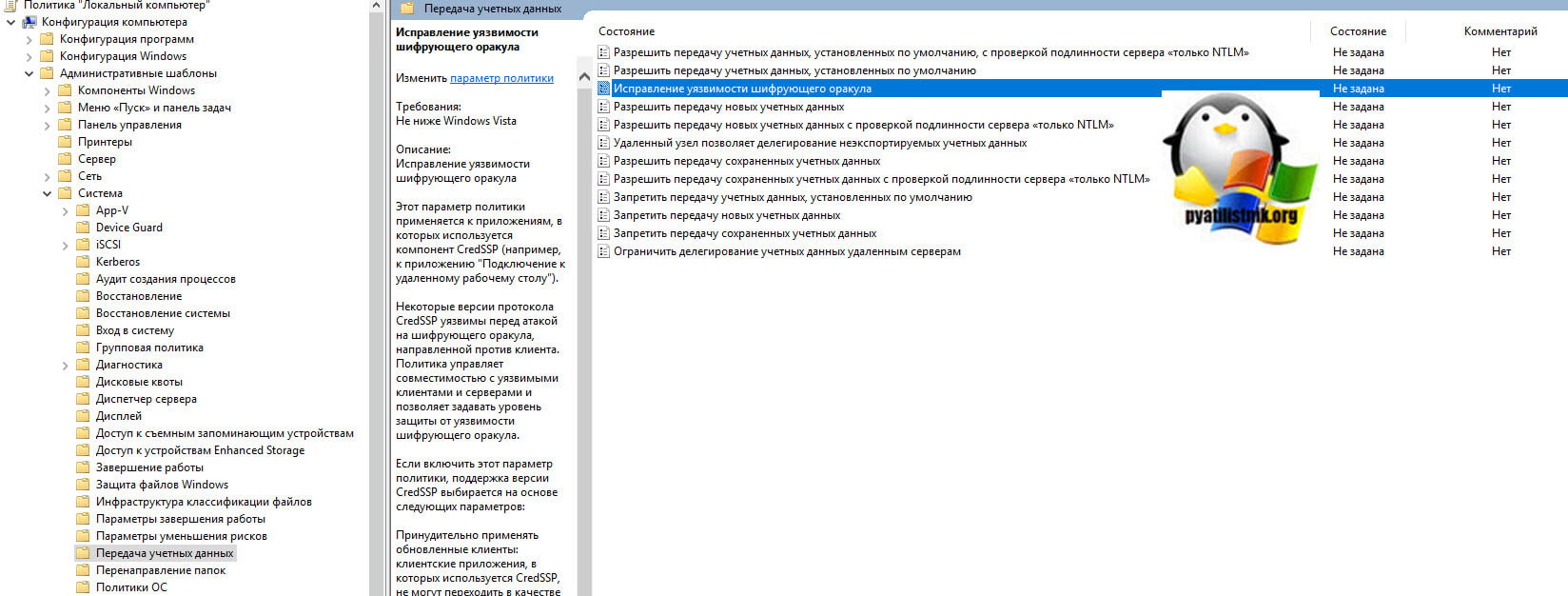

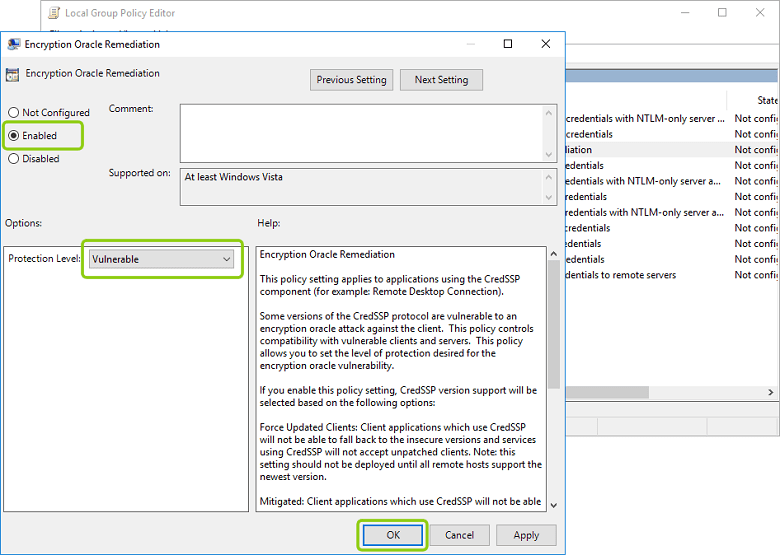

Вам необходимо перейти в ветку:

Конфигурация компьютера — Административные шаблоны — Система — Передача учетных данных — Исправление уязвимости шифрующего оракула (Computer Configuration — Administrative Templates — System — Credentials Delegation — Encryption Oracle Remediation

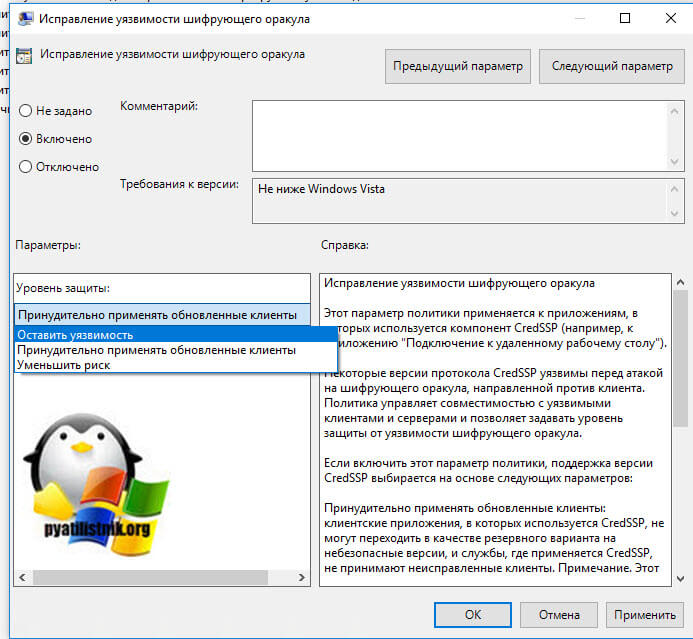

Открываем настройку «Исправление уязвимости шифрующего оракула (Encryption Oracle Remediation)». Включаем политику, у вас активируется опция «Уровень защиты», на выбор будет три варианта:

- Принудительно применять обновленные клиенты (Force Updated Clients) — она будет стоять по умолчанию из-за максимального уровня защиты, вам данную опцию нужно сменить. Это так сказать максимально безопасный уровень взаимодействия клиент, он должен быть в идеале, после установки обновлений на все сервера и компьютеры.

- Оставить уязвимость (Vulnerable) – клиенты могут подключаться на уязвимые машины.

- Уменьшить риск (Mitigated) – клиенты не могут подключаться к уязвимым серверам, но серверы могут принимать уязвимые клиенты.

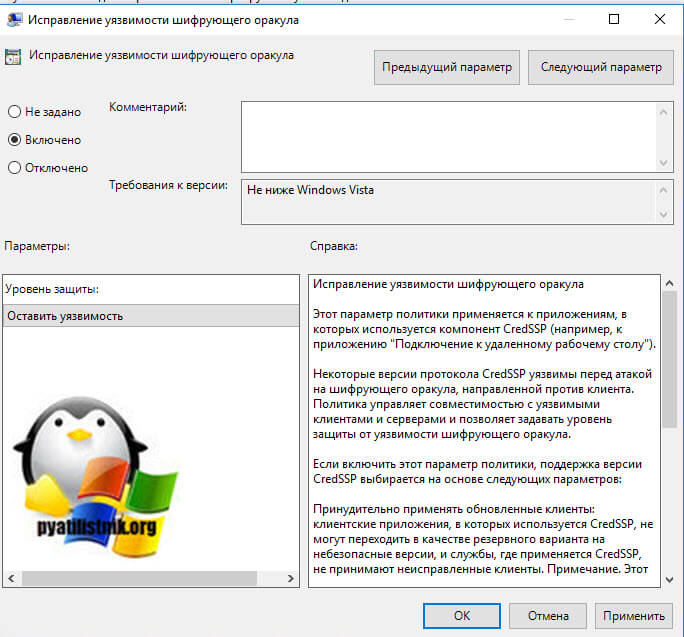

Выбираем на время пункт «Оставить уязвимость (Vulnerable)». Сохраняем настройки.

После чего вам нужно обновить политику, для этого откройте командную строку и введите gpupdate /force. Если у вас не доменный компьютер, да и еще Windows 10 Home, которая не имеет встроенного локального редактора политик, то вам как я описывал выше, нужно производить правку реестра

REG ADD HKLMSoftwareMicrosoftWindows CurrentVersionPoliciesSystemCredSSPParameters /v AllowEncryptionOracle /t REG_DWORD /d 2 (0 вернет все как было)

На просторах интернета ходит скрипт PowerShell, который поможет включить данную политику на всех компьютерах в Active Directory

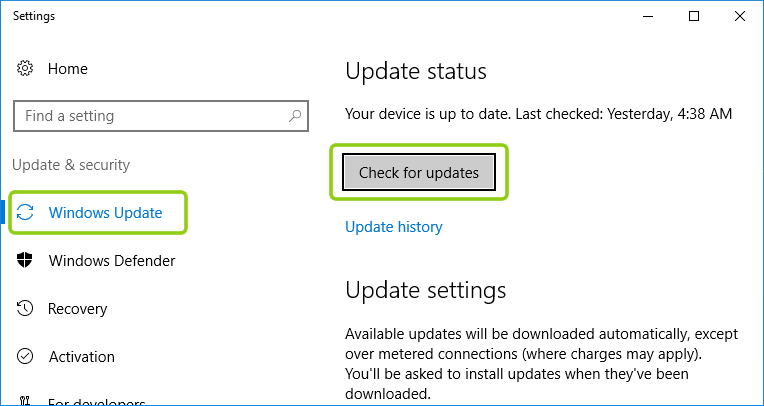

Самый правильный метод, это установка обновлений

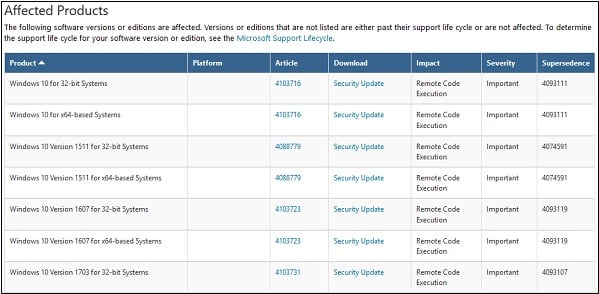

Когда вам удалось везде подключиться и подошло время обслуживания ваших серверов, быстренько производим установку обновлений закрывающих брешь (CVE-2018-0886 | CredSSP Remote Code Execution Vulnerability).

https://portal.msrc.microsoft.com/en-us/security-guidance/advisory/CVE-2018-0886

Раньше были вот такие KB, но они со временем могут меняться свой номер, поэтому пройдите по ссылке выше, так будет надежнее.

- Windows Server 2012 R2 / Windows 8: KB4103715

- Windows Server 2008 R2 / Windows 7: KB4103712

- Windows Server 2016 / Windows 10 1607 — KB4103723

- Windows Server 2016 / Windows 10 1703 — KB4103731

- Windows Server 2016 / Windows 10 1709 — KB4103727

- Windows Server 2016 / Windows 10 1803 — KB4103721

На этом у меня все, надеюсь, что вы разобрались в работе CredSSP и научились ей управлять. С вами был Иван Семин, автор и создатель IT портала Pyatilistnik.org.

Мар 28, 2019 09:00

После установки обновлений безопасности Windows, которые вышли после мая 2018 года, вы можете столкнуться с ошибкой CredSSP encryption oracle remediation при RDP подключении к удаленному серверу и компьютеру Windows в следующих случаях:

- Вы подключаетесь к удаленному рабочему столу компьютера с недавно установленной старой (например, RTM) версией Windows (например, Windows 10 ниже билда 1803, Windows Server 2012 R2, Windows Server 2016), на котором не установлены последние обновления безопасности Windows;

- Вы пытаетесь подключиться к RDP компьютеру, на который давно не устанавливали обновления Microsoft;

- RDP подключение блокирует удаленный компьютер, т.к. нет нужных обновлений безопасности на вашем клиентском компьютере.

Попробуем разобраться с тем, что означает RDP ошибка CredSSP encryption oracle remediation и как ее можно исправить.

Итак, при попытке подключения к приложению RemoteApp на RDS серверах под Windows Server 2016 / 2012 R2 / 2008 R2, или к удаленным рабочим столам других пользователей по протоколу RDP (на Windows 10, 8.1 или 7), появляется ошибка:

Данная ошибка связана с тем, что на Windows Server или на обычной десктопной версии Windows, к которой вы пытаетесь подключится по RDP, не устанавлены обновления безопасности Windows (как минимум с марта 2018 года).

Так же эта ошибка может выглядеть так: Произошла ошибка проверки подлинности. Указанная функция не поддерживается.

Дело в том, что еще в марте 2018 Microsoft выпустила обновление, закрывающее возможность удаленного выполнения кода с помощью уязвимости в протоколе CredSSP (Credential Security Support Provider). Подробно проблема описана в бюллетене CVE-2018-0886. В мае 2018 было опубликовано дополнительное обновление, в котором по-умолчанию клиентам Windows запрещается подключаться к удаленным RDP серверам с уязвимой (непропатченной) версией протокола CredSSP.

Таким образом, если вы на RDS/RDP серверах (компьютерах) Windows с марта 2018 года не устанавливались накопительные обновления безопасности, а на RDP клиентах установлены майские обновления (или более новые), то на них при попытке подключится к RDS серверам с непропатченной версией CredSSP будет появляется ошибка о невозможности подключения: This could be due to CredSSP encryption oracle remediation.

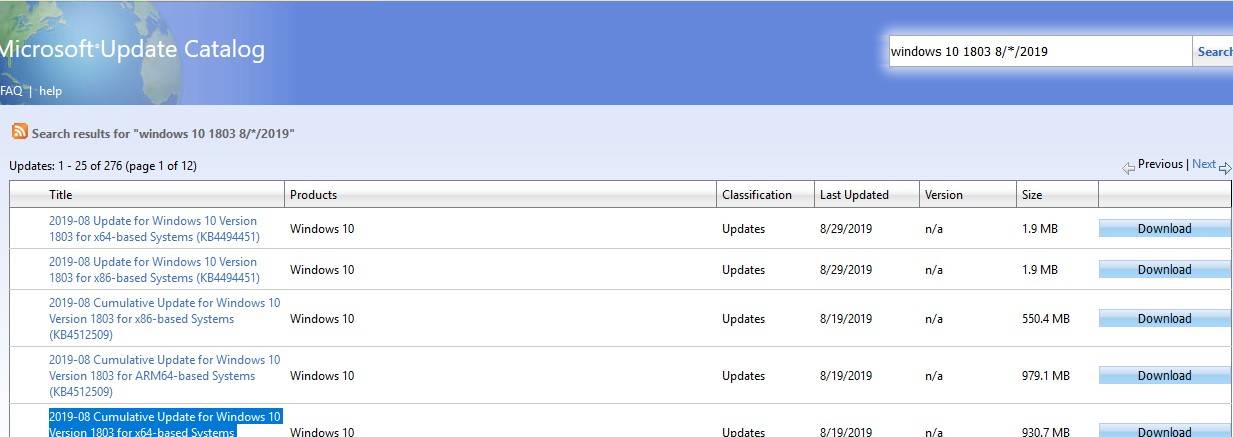

Ошибка RDP клиента появляется после установки следующих обновлений безопасности:

- Windows 7 / Windows Server 2008 R2 — KB4103718

- Windows 8.1 / Windows Server 2012 R2 — KB4103725

- Windows Server 2016 — KB4103723

- Windows 10 1803 — KB4103721

- Windows 10 1709 — KB4103727

- Windows 10 1703 — KB4103731

- Windows 10 1609 — KB4103723

В списке перечислены номера KB от мая 2018 года, на данный момент вам нужно скачивать и устанавливать более новый пакет накопительных обновлений для вашей редакции Windows. Вы можете получить последние обновления безопасности через Windows Update с серверов Microsoft, с локального WSUS сервера, или скачать вручную из каталога обновлений Windows — Microsoft Update Catalog — https://www.catalog.update.microsoft.com/Home.aspx. Например, для поиска обновлений за август 2019 года для Windows 10 1803 нужно использовать поисковый запрос: windows 10 1803 8/*/2019. Скачайте и установите кумулятивное обновление (в моем примере это будет “2019-08 Cumulative Update for Windows 10 Version 1803 for x64-based Systems (KB4512509)”.

Для восстановления удаленного подключения к рабочему столу можно удалить обновления безопасности на клиенте, с которого выполняется RDP подключение (но это крайнене рекомендуется, т.е. есть более безопасное и правильное решение).

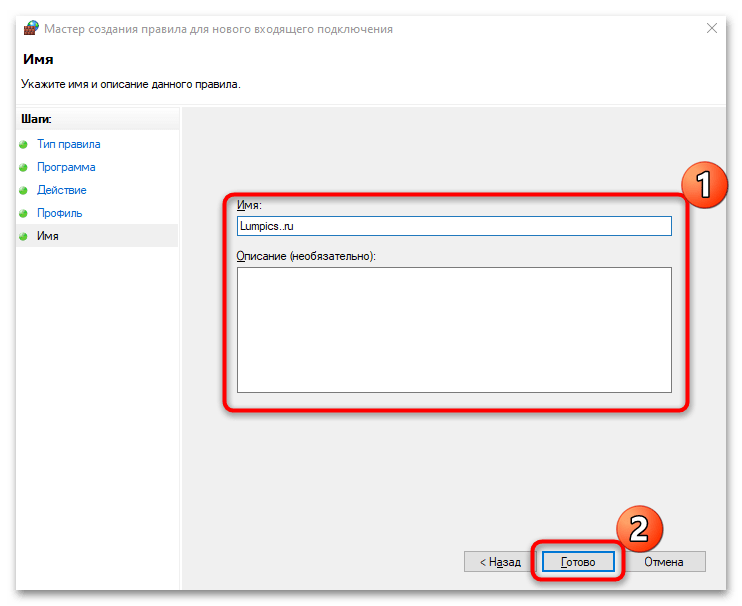

Для решения проблемы вы можете временно на компьютере, с которого вы подключаетесь по RDP, отключить проверку версии CredSSP на удаленном компьютере. Это можно сделать через редактор локальных групповых политик. Для этого:

- Запустите редактор локальных GPO — gpedit.msc;

- Перейдите в раздел политик Computer Configuration -> Administrative Templates -> System -> Credentials Delegation (Конфигурация компьютера -> Административные шаблоны -> Система -> Передача учетных данных);

- Найдите политику с именем Encryption Oracle Remediation (Исправление уязвимости шифрующего оракула). Включите политику (Enabled/ Включено), а в качестве параметра в выпадающем списке выберите Vulnerable / Оставить уязвимость;

- Осталось обновить политики на вашем компьютере (команда

gpupdate /force) и попробовать подключится по RDP к удаленному компьютеру. При включенной политике Encryption Oracle Remediation со значением Vulnerable ваши терминальные приложения с поддержкой CredSSP смогут подключаться даже к RDS/RDP серверам и компьютерам Windows, на которых отсутствуют актуальные обновления безопасности.

Политика Encryption Oracle Remediation предлагает 3 доступных значения защиты от CredSSP уязвимости:

- Force Updated Clients — самый высокий уровень защиты, когда RDP сервер запрещает подключение не обновлённым клиентам. Обычно эту политику стоит включать после полного обновления всей инфраструктуры и интеграции актуальных обновлений безопасности в установочные образы Windows для серверов и рабочих станций;

- Mitigated – в этом режиме блокируется исходящее удаленное RDP подключение к RDP серверам с уязвимой версией CredSSP. Однако другие службы, использующие CredSSP работаю нормально;

- Vulnerable –самый низкий уровень зашиты, когда разрешается подключение к RDP сервера с уязвимой версией CredSSP.

Если у вас отсутствует редактор локальных GPO (например, в Home редакциях Windows), вы можете внести изменение, разрешающее RDP подключение к серверам с непропатченной версия CredSSP, напрямую в реестр с помощью команды:REG ADD HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystemCredSSPParameters /v AllowEncryptionOracle /t REG_DWORD /d 2

Вы можете изменить этот параметр в реестре сразу на множестве компьютеров в AD с помощью доменной GPO (консоль gpmc.msc) или таким PowerShell скриптом (список компьютеров в домене можно получить с помощью командлета Get-ADComputer из модуля RSAT-AD-PowerShell):

Import-Module ActiveDirectory$PSs = (Get-ADComputer -Filter *).DNSHostNameForeach ($computer in $PCs) {Invoke-Command -ComputerName $computer -ScriptBlock {REG ADD HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystemCredSSPParameters /v AllowEncryptionOracle /t REG_DWORD /d 2}}

После успешного подключения к удаленному RDP серверу (компьютеру) нужно установить на нем актуальные обновления безопасности через службу Windows Update (проверьте, что служба включена) или вручную. Скачайте и установите последние кумулятивные обновления Windows как показано выше. Если при установке MSU обновления появляется ошибка “Это обновление неприменимо к вашему компьютеру”, познакомьтесь со статей по ссылке.

Для Windows XP/ Windows Server 2003, которые сняты с поддержки нужно установить обновления для Windows Embedded POSReady 2009. Например, https://support.microsoft.com/en-us/help/4056564

REG ADD HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystemCredSSPParameters /v AllowEncryptionOracle /t REG_DWORD /d 0 /f

Есть еще один сценарий, когда обновления отсутствуют на вашем компьютере. Например, RDP сервер обновлен, но на нем выставлена политика, блокирующая RDP подключения с компьютеров с уязвимой версией CredSSP (Force Updated Clients). В этом случае при RDP подключении вы также увидите ошибку “This could be due to CredSSP encryption oracle remediation”.

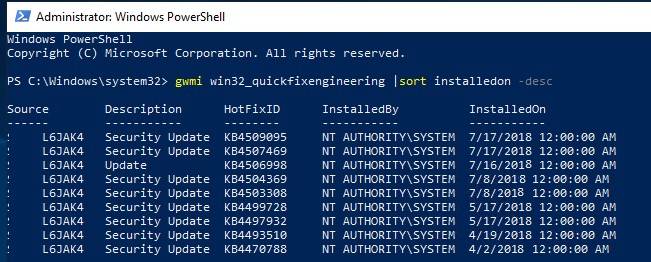

Проверьте последнюю дату установки обновлений Windows на вашем компьютере с помощью модуля PSWindowsUpdate или через WMI команду в консоли PowerShell:

gwmi win32_quickfixengineering |sort installedon -desc

В этом примере видно, что последние обновления безопасности Windows устанавливалось 17 июня 2018 года. Скачайте и установите более новый MSU файл с кумулятивным обновлением для вашей редакции Windows (смотрите выше).

Используемые источники:

- https://habr.com/p/358190/

- http://pyatilistnik.org/oshibka-credssp-ispravlyaem-za-minutu/

- https://winitpro.ru/index.php/2018/05/11/rdp-auth-oshibka-credssp-encryption-oracle-remediation/

Содержание

- Удаленный рабочий стол не работает после обновления Windows 10? Попробуйте это 5 решений

- Удаленный рабочий стол не работает

- Проверьте есть проблема с сетью

- Проверьте, разрешено ли соединение RDC

- Разрешить удаленный рабочий стол через брандмауэр Защитника Windows

- Проверьте службы зависимости RDP

- Отключить протокол IPv6

- Не удается подключиться к удаленному компьютеру

- Причины и история появления ошибки

- Исправление ошибки с RDP-подключением

- Удаление конфликтного ПО

- Откат изменений обновления KB2992611

- Снижение требований к уровню шифрования

- Смена или обновление RDP-клиента

- RDP: ошибка пакета безопасности на транспортном уровне

- Из-за ошибки безопасности клиент не смог подключиться к серверу Терминала

- Симптомы

- Причина

- Решение

Удаленный рабочий стол Windows также известен как Службы удаленных рабочих столов (RDS), или RDP (Протокол удаленного рабочего стола) — очень полезная функция, позволяющая подключаться к другим компьютерам или устройствам, которые подключены к локальной сети или находятся в Интернете и имеют публичный IP-адрес. Но иногда пользователи сообщают:Невозможно подключиться к удаленному ПК«, Удаленный рабочий стол не работает после обновления windows 10, windows 10 удаленный рабочий стол недоступен и т.п.

Удаленный рабочий стол не работает

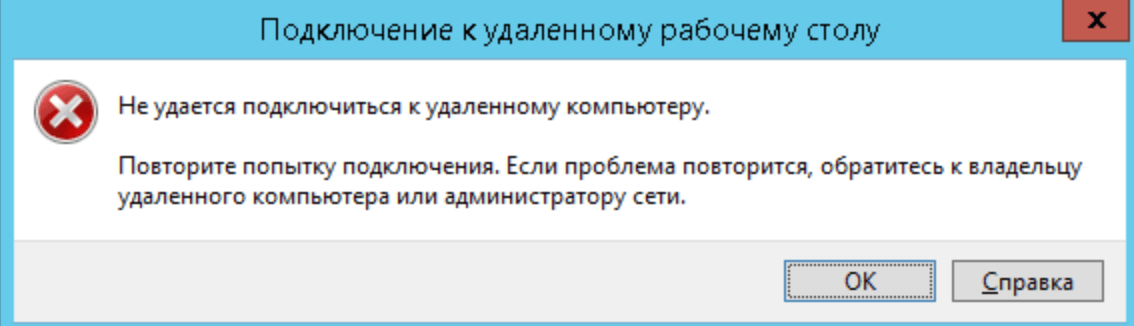

Ваш компьютер не может подключиться к удаленному компьютеру из-за ошибки пакета безопасности на транспортном уровне. Повторите попытку подключения или обратитесь к администратору сети за помощью.

или

«Невозможно подключиться к удаленному ПК. Убедитесь, что удаленный рабочий стол включен, удаленный компьютер включен и доступен в сети, а затем повторите попытку ».

Существуют различные причины, такие как ограниченное сетевое подключение, нехватка памяти, ошибочное обновление или неправильные настройки брандмауэра и другие причины, которые приводят к невозможности подключения удаленного рабочего стола. Если вы также боретесь с Проблема с подключением к удаленному рабочему столу, Здесь 5 рабочих решений для вас.

Проверьте есть проблема с сетью

Прежде чем идти вперед, сначала проверьте и убедитесь, что:

Проверьте, разрешено ли соединение RDC

Если вы используете функцию подключения к удаленному рабочему столу в первый раз, или у вас новый компьютер, и вы ищете доступ через удаленный рабочий стол, поэтому вам необходимо проверить, разрешено ли подключение RDC. Вот как Разрешить удаленные подключения на вашем Windows 10 компьютер,

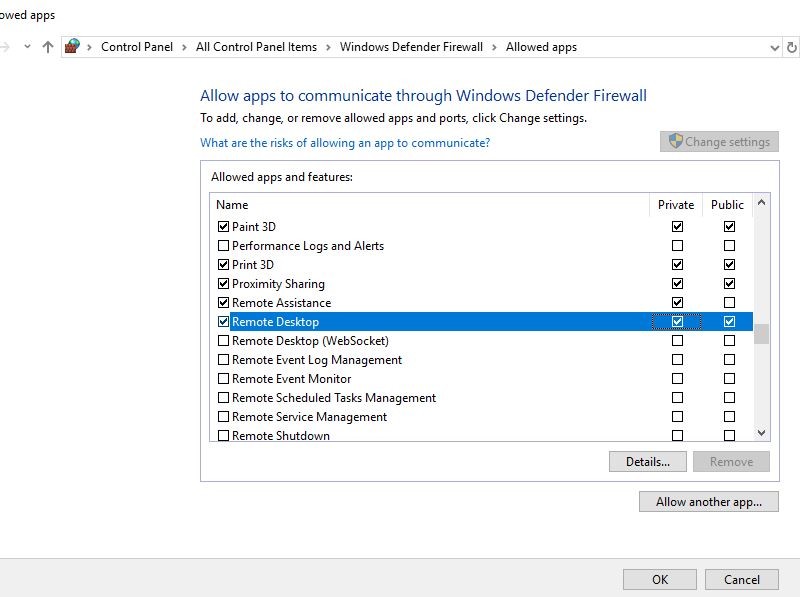

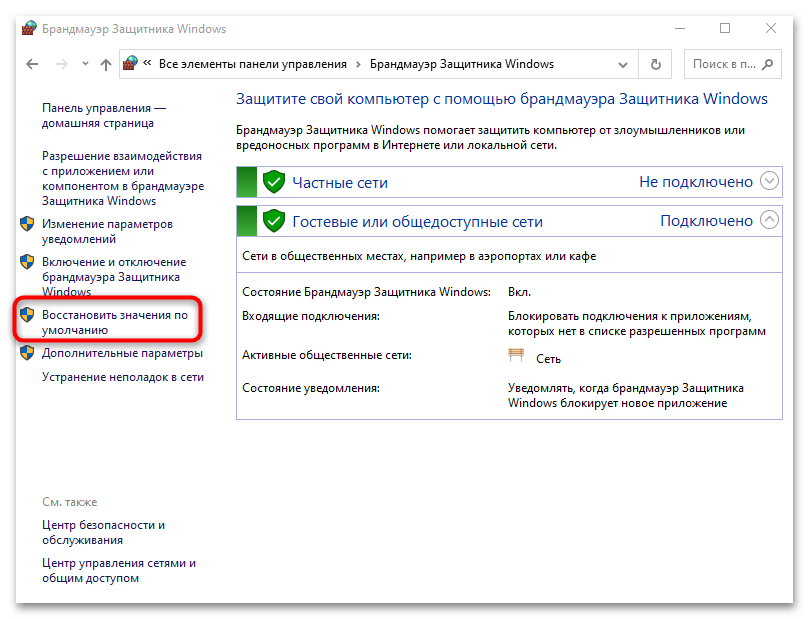

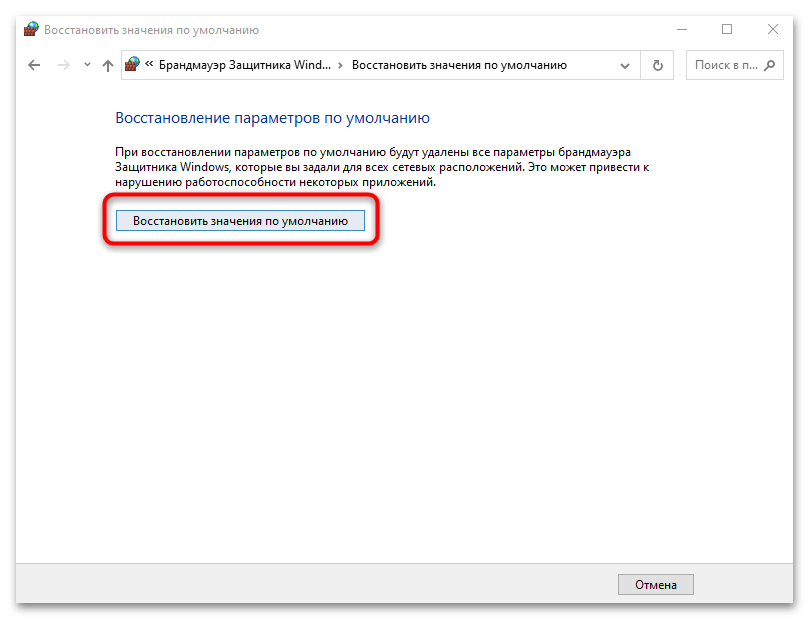

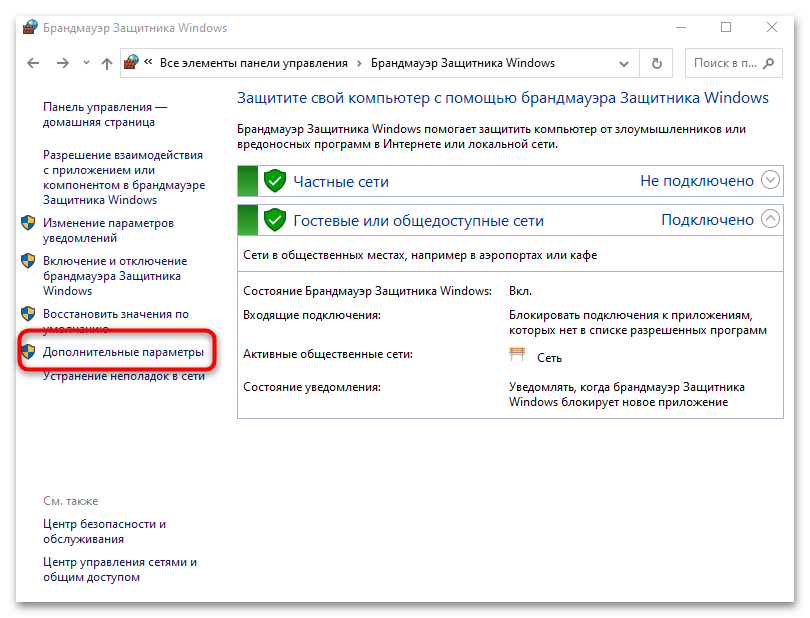

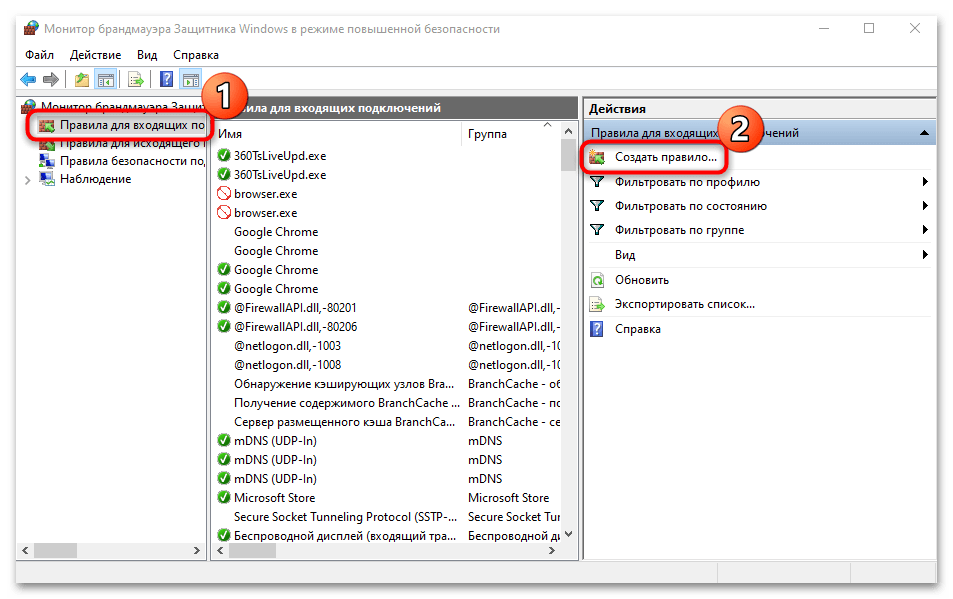

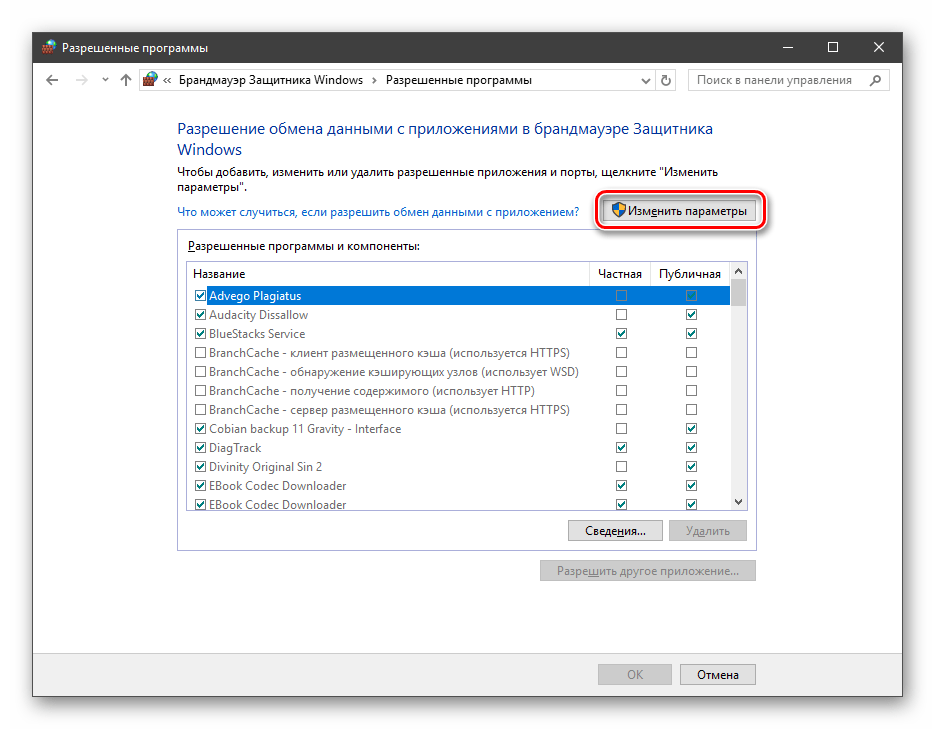

Разрешить удаленный рабочий стол через брандмауэр Защитника Windows

В большинстве случаев брандмауэр Windows блокирует доступ к удаленному рабочему столу по соображениям безопасности. Следуйте инструкциям ниже, чтобы Разрешить удаленный рабочий стол через брандмауэр Защитника Windows.

Проверьте службы зависимости RDP

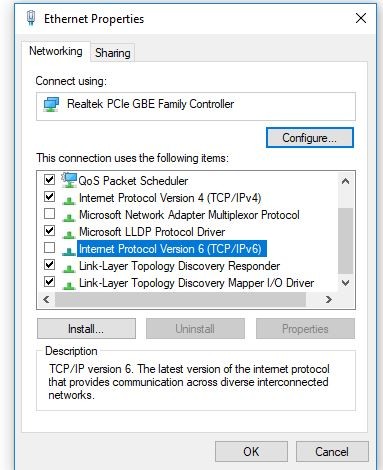

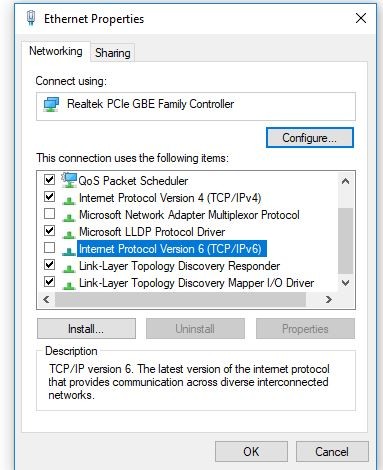

Отключить протокол IPv6

Отключите IPv6 (версия интернет-протокола), одно из самых эффективных решений, которое помогает большинству пользователей устранять проблемы с подключением к удаленному рабочему столу.

Помогли ли эти решения устранить проблемы с подключением к удаленному рабочему столу Windows 10? Дайте нам знать о комментариях ниже, также читайте Google Chrome не работает / не отвечает в Windows 10? Попробуйте это 7 решений

Источник

Не удается подключиться к удаленному компьютеру

Окно с ошибкой «Не удается подключиться к удаленному компьютеру» возникает при попытке подключения к удаленному серверу через RDP-клиент. Исправление ситуации может требовать много времени из-за длительной диагностики причины проблемы, так как все настройки сети и подключения оказываются в порядке.

Попытка определить проблему и последующая трассировка показывает, что при попытке подключения клиент все-таки подключается к удаленному серверу. Все порты также исправно работают и оказываются доступны. Выходит, что компьютер успешно подключается к серверу, но тот его не пускает.

Оглавление:

Причины и история появления ошибки

Возникновение ошибки «Не удается подключиться к удаленному компьютеру» после ввода логина и пароля говорит о том, что порт доступен. Проблема началась с 2014 года, после того, как было выпущено обновление KB2992611. Этот пакет обновлений существенно ужесточил параметры безопасности.

Уровень безопасности и шифрования поднялся, но при этом появились непредвиденные последствия вроде этой ошибки. Последующие обновления ситуацию не исправили, а только ухудшали. Усиление безопасности Windows приводило к новым программным конфликтам между разными версиями ОС и сторонним ПО. К примеру, конкретно эта ошибка имеет одинаковые шансы появиться на Windows XP, 7, 8, 10, Windows Server 2012 и даже менее популярных версиях системы.

Причины возникновения ошибки:

Это основные, но не единственные причины, по которым Windows вступает в конфликт с ПО и выдает ошибку с сообщением «Не удается подключиться к удаленному компьютеру. Повторите попытку подключения. Если проблема повторится, обратитесь к владельцу удаленного компьютера.»

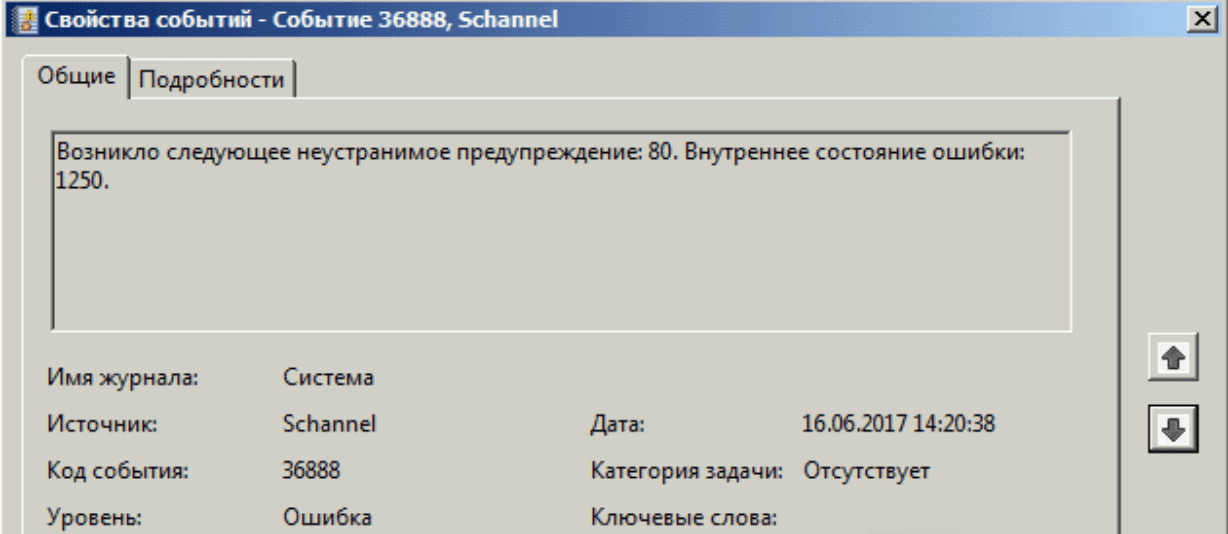

Если начать просматривать логи Windows, то можно увидеть следующее системное предупреждение: «Возникло следующее неустранимое предупреждение: 80 (или 36888). Внутренне состояние ошибки: 1250.»

Помимо этого, можно найти информацию об ошибке в компоненте протокола: «Компонент X.224 RDP-протокола обнаружил ошибку в потоке протокола и отключил этого клиента.» Именно эта ошибка ответственна за то, что не удается установить соединение с удаленным компьютером по RDP-клиенту.

Если причиной появления проблемы стала конкретная программа, установленная недавно, самым простым способом будет ее удаление с компьютера. Практически всегда можно найти аналогичное по функционалу ПО, которое не будет вступать в конфликт с операционной системой. Если это невозможно, либо возникновение ошибки не связано с недавно установленным софтом, можно попробовать исправить ситуацию при помощи одного из советов ниже.

Исправление ошибки с RDP-подключением

Существует несколько способов исправить системную ошибку с RPD-подключением. Следует выбрать способ решения проблемы, наиболее подходящий для конкретной ситуации, в зависимости от вызвавшей ошибку причины. При помощи советов ниже можно исправить ошибку «Не удается подключиться к удаленному компьютеру. Повторите попытку подключения. Если проблема повторится, обратитесь к владельцу удаленного компьютера» в 9 из 10 случаев.

Первое, что следует сделать:

После выполнения этих действий Windows должна перестать конфликтовать с удаленным компьютером, и подключение успешно установится.

Удаление конфликтного ПО

Удаление «Крипто ПРО», VipNet и других программ с аналогичным функционалом или связанных с шифрованием — самый простой способ исправление проблемы. Деинсталляция ПО также является правильным и самым безопасным способом, поскольку исключает вмешательство в систему.

Если требуются конкретно эти программы, следует все равно удалить их и очистить систему от мусора при помощи CCleaner или аналогичного софта. После этого следует перезагрузить компьютер и убедиться, что ошибка при подключении к удаленному компьютеру более не появляется. Затем можно заново установить нужный софт, только использовать последнюе лицензионные версии — они не вызывают ошибки при RDP-подключении.

Откат изменений обновления KB2992611

В случае с обновлением KB2992611 есть два способа действий: переустановка этого обновление и установка других, перекрывающих проблемное.

Можно пойти двумя путями:

Указанные версии обновлений со временем могут становиться недействительными, поскольку будут перекрываться более новыми версиями. Следует посетить сайт Microsoft и проверить наличие обновлений. Для версий операционной системы начиная с Windows 7, все нужные обновления можно устанавливать через «Центр обновлений» в Панели управления.

Скачать обновление KB2992611 можно с официального сайта Microsoft по ссылке microsoft.com/ru-ru/download/

Скачать обновление KB3011780 можно по ссылке microsoft.com/ru-ru/download/id=44966

Данные обновления системы безопасности предназначены для Windows Server 2008 R2 x64 Edition. Это логично, так как ошибка часто возникает при попытке подключения компьютера к удаленному серверу, работающему под управлением Windows Server 2008.

Снижение требований к уровню шифрования

Этот способ советуется использовать в самом конце, так как он снижает общий уровень безопасности соединения. Тем не менее, уменьшение защиты RDP-соединения и понижение требований к шифрованию может помочь во многих случаях. Для того, чтобы это сделать, потребуется изменить настройки безопасности удаленного рабочего стола.

После того, как указанные действия были сделаны, ошибка должна исчезнуть. Можно сразу пробовать подключиться по RDP при помощи логина и пароля — соединение успешно установится. Если это не помогло, то следует воспользоваться одним из альтернативных вариантов решения проблемы.

Смена или обновление RDP-клиента

Самое простое, что можно сделать, если не помогают другие способы — использовать другой RDP-клиент. К примеру, можно загрузить Remote Desktop Manager. Несмотря на большое количество настроек, в базовом функционале программы достаточно просто разобраться. Не сложно найти другие бесплатные решения, избавляющие от ошибок подключения к удаленному ПК по RDP-протоколу.

Если нет желания ставить сторонний софт, можно постараться обновить штатный RDP-клиент от Microsoft. Наиболее стабильной версией считается RDP 8.1, в первую очередь предназначенная для Windows 7 SP1. Загрузить обновление клиента можно с официального сайта Microsoft.

Обновление работает на следующих версиях Windows: Windows 7 (Service Pack 1, Enterprise, Home Basic, Home Premium, Professional, Starter, Ultimate),Windows Server 2008 (R2 Service Pack 1, R2 Enterprise, R2 Datacenter, R2 Foundation, R2 Standard), Windows Web Server 2008 R2.

Указанные действия должны помочь в 99% случаев. Оставшемуся проценту можно посоветовать:

Удаленный компьютер может попросту находиться в спящем режиме. Для того, чтобы этого не происходило, следует в настройках выставить переход в спящий режим «Никогда». К удаленному компьютеру не получится подключиться, если на учетной записи пользователя не установлен пароль — эта мера необходима по соображениям безопасности. В конце концов, подключению могут мешать настройки NLA, если включена проверка подлинности на уровне сети на стороне сервера.

Источник

RDP: ошибка пакета безопасности на транспортном уровне

Однажды у пользователя при попытке подключиться к ЛАЙВ.Cloud начала возникать ошибка:

Пользователь обратился в поддержку облака от Первого Бита, но там ему не смогли помочь, посоветовали обновить Windows:

Я решил последовать этому совету и обновить Windows. На компьютере была Windows 7:

Попытался запустить обновления, но обновление не сработало:

Тогда решил погуглить по поводу ошибки, как ее исправлять.

Согласно одной из рекомендаций сначала решил проверил целостность системных файлов командой sfc /scannow

Но потом вспомнил, что эта команда работает долго, поэтому решил попробовать методику с одного форума. Там пеняют на Крипто-Про.

Я сам ставил на этот компьютер Vipnet CSP, поэтому подумал, что проблема может касаться и этого криптопровайдера. Но на всякий случай набрал в строке запуска «Крипто» и обнаружил, что на компьютере стоит еще и Крипто-Про. А ведь эти программы не дружат между собой. Наверное, доступ прекратился после установки Vipnet-CSP в довесок к имеющейся Крипто-Про.

Поэтому выполнил вот этот совет:

Зашел в ветку реестра HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlLsa:

И поменял там sspp на schannel:

Сразу не заработало, поэтому попросил перезагрузить компьютер (как в методичке).

Удивительно, но сработало и после перезагрузки пользователь получил доступ по RDP!

Время факт: 20 минут.

Приятно осознавать, что я оказался компетентнее поддержки самого Первого Бита!

Источник

Из-за ошибки безопасности клиент не смог подключиться к серверу Терминала

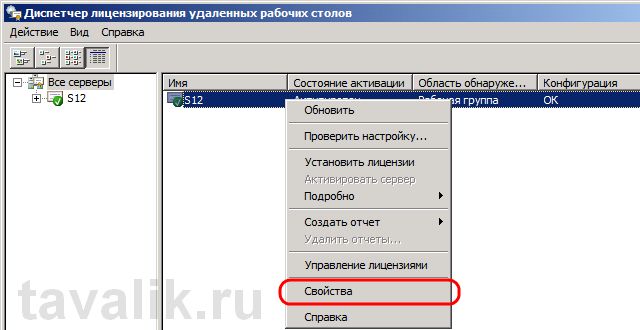

В этой статье данная статья позволяет решить проблему, из-за которой клиентам служб терминалов после обновления неоднократно отказывали в доступе к серверу терминала Windows.

Применяется к: Windows Server 2012 R2

Исходный номер КБ: 329896

Симптомы

После обновления домена Microsoft Windows NT до Windows 2000 или Windows Server 2003 Windows клиенты терминалов 2000 могут быть неоднократно лишены доступа к серверу терминала. Если клиент служб терминала используется для входа на сервер терминала, вы можете получить одно из следующих сообщений об ошибке:

Из-за ошибки безопасности клиент не смог подключиться к серверу терминала. После входа в сеть попробуйте снова подключиться к серверу.

Удаленный рабочий стол отключен. Из-за ошибки безопасности клиент не мог подключиться к удаленному компьютеру. Убедитесь, что вы вошли в сеть, а затем попробуйте подключиться снова.

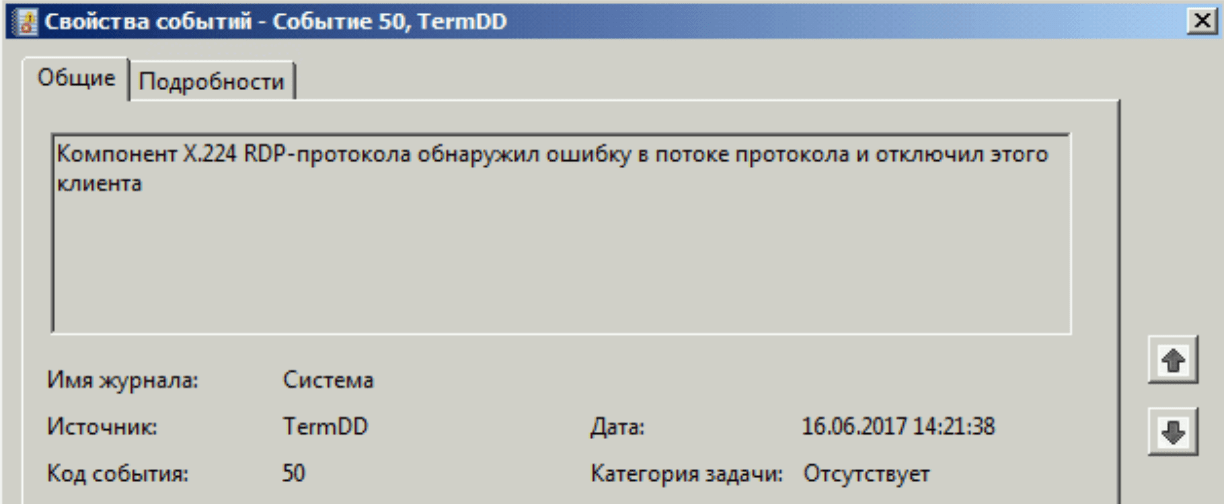

Кроме того, следующие сообщения об ИД событий могут быть зарегистрированы в viewer событий на сервере терминала:

ID события: 50

Источник событий: TermDD

Описание события. Компонент протокола RDP X.224 обнаружил ошибку в потоке протокола и отключил клиента.

Идентификатор события: 1008

Источник событий: TermService

Описание события. Истек срок действия льготного периода лицензирования служб терминалов, и служба не зарегистрирована на сервере лицензии. Для непрерывной работы требуется лицензионный сервер служб терминала. Сервер терминала может работать без лицензионного сервера в течение 90 дней после начального запуска.

ID события: 1004

Источник событий: TermService

Описание событий. Сервер терминала не может выдавать клиентскую лицензию.

Идентификатор события: 1010

Источник событий: TermService

Описание событий. Службы терминала не смогли найти сервер лицензии. Подтвердим, что все серверы лицензий в сети зарегистрированы в WINSDNS, принимают сетевые запросы и работает служба лицензирования терминальных служб.

ID события: 28

Источник событий: TermServLicensing

Описание события. Лицензирование терминальных служб можно запускать только на контроллерах домена или сервере в workgroup. Дополнительные сведения см. в разделе Справка по лицензированию терминалов серверов.

Причина

Эта проблема может возникнуть, если сертификат на сервере терминала поврежден.

Решение

В этот раздел, описание метода или задачи включены действия, содержащие указания по изменению параметров реестра. Однако неправильное изменение параметров реестра может привести к возникновению серьезных проблем. Поэтому следует в точности выполнять приведенные инструкции. Для дополнительной защиты создайте резервную копию реестра, прежде чем редактировать его. Так вы сможете восстановить реестр, если возникнет проблема. Дополнительные сведения о том, как создать и восстановить реестр, щелкните следующий номер статьи, чтобы просмотреть статью в базе знаний Майкрософт: 322756 Как создать и восстановить реестр в Windows

Чтобы устранить эту проблему, повторите работу и удалите ключи реестра сертификатов X509, перезапустите компьютер, а затем активируете сервер лицензирования терминальных служб. Для этого выполните указанные ниже действия.

Выполните следующую процедуру на каждом из серверов терминала.

Убедитесь, что реестр серверов терминала был успешно отлажнен.

Откройте редактор реестра.

Найдите и откройте следующий подраздел реестра:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTermServiceParameters

В меню реестра щелкните Файл реестра экспорта.

Введите экспортные параметры в поле Имя файла и нажмите кнопку Сохранить.

Если в будущем необходимо восстановить этот файл реестра, дважды щелкните файл Exported-parameters.reg, сохраненный на этом шаге.

В подки «Параметры реестра» щелкните правой кнопкой мыши каждое из следующих значений, щелкните Удалить, а затем нажмите кнопку Да, чтобы подтвердить удаление:

Выйти из редактора реестра и перезапустить сервер.

Активировать сервер лицензирования терминальных служб с помощью метода телефонного подключения в мастере лицензирования.

Если активировать сервер лицензирования терминальных служб с помощью параметра Phone, сервер лицензирования использует другую форму сертификата.

Источник

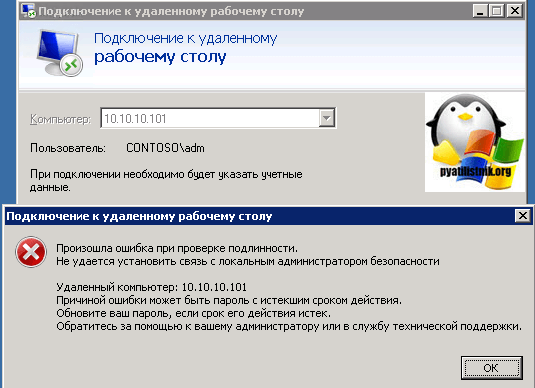

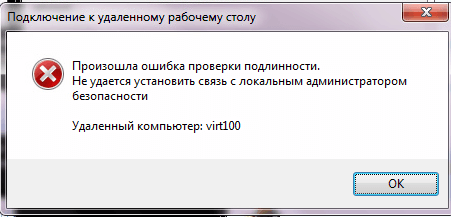

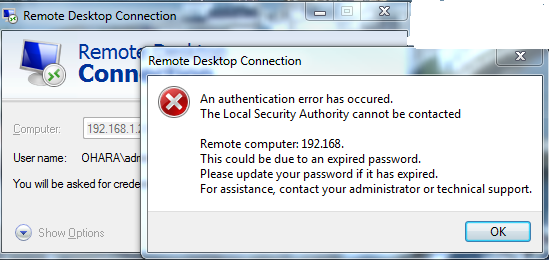

Не удается установить связь с локальным администратором безопасности

Не удается установить связь с локальным администратором безопасности

Всем привет сегодня расскажу из-за чего выскакивает ошибка не удается установить связь с локальным администратором безопасности при попытке зайти на удаленный рабочий стол сервера терминалов. Ее вы спокойно можете увидеть, как в Windows XP, так и в server 2008 r2- 2016. Давайте смотреть какие причины могут быть препятствием к подключению. Сразу отмечу, что все это быстро решаемо и не займет у вас много сил и времени. Убедитесь, что для выполнения действий у вас есть права локального администратора, если нет, обратитесь к вашим технарям.

Вот как все это выглядит:

Ситуация следующая, есть рабочий компьютер одного бухгалтера, в один из прекрасных дней обращается она ко мне по скайпу, и рассказывает что не может подключиться на терминальный рабочий стол Windows Server 2012 R2, хотя вчера у нее все работало. Захожу к ней по teamviwer и начинаю проверять. У нас для захода на сервер терминалов нужно чтобы было VPN подключение, у нее все работало отлично. Следующим шагом проверил обновления Windows. При попытке обновить валилась ошибка 800B001. Как только я ее увидел, вспомнил что были проблемы раньше с Крипто про CSP. И действительно стал смотреть в Ccleaner раздел программы. отфильтрованном по дате установки, увидел старого знакомого Крипто про CSP 3.6, установленного сегодня. Спросил можно ли его удалить проверить догадку, девушка дала добро. После чего ошибка не удается установить связь с локальным администратором безопасности в Windows 7 при попытке подключиться через RDP исчезла. Подключились сразу к сервер терминалов 2012 и продолжили работу. Победа.

Я уверен что программа Крипто про очень часто выступает в роли сущности, которая не очень дружит порой с Windows, пилите Шура пилите.

Еще из возможных причин может быть уровень проверки подлинности удаленного рабочего стола, если у вас на сервере терминалов включен режим:

Если это так, то со старых систем, по типу XP, вы не подключитесь, если только не обновите RDP клиента на нем, либо отключите эту проверку.

Источник

Произошла ошибка проверки подлинности. Указанная функция не поддерживается

После установки обновления KB4103718 на моем компьютере с Windows 7 я не могу удаленно подключится к серверу через удаленный рабочий стол RDP. После того, как я указываю адрес RDP сервера в окне клиента mstsc.exe и нажимаю «Подключить», появляется ошибка:

Подключение к удаленному рабочему столу

Произошла ошибка проверки подлинности.

Указанная функция не поддерживается.

После того, как я удалил обновление KB4103718 и перезагрузил компьютер, RDP подключение стало работать нормально. Но, как я понимаю, это только временное обходное решение, в следующем месяце приедет новый патч и ошибка вернется. Можете что-нибудь посоветовать?

Ответ

Вы абсолютно правы в том, что бессмысленно решать проблему удалением обновлениq Windows, ведь вы тем самым подвергаете свой компьютер риску эксплуатации различных уязвимостей, которые закрывает данное обновление.

В своей проблеме вы не одиноки. У пользователей английской версии Windows при попытке подключится к RDP/RDS серверу появляется ошибка:

An authentication error has occurred.

The function requested is not supported.

Почему это происходит? В первую очередь рекомендую познакомится со статьей Ошибка RDP подключения: CredSSP encryption oracle remediation . В ней я подробно описывал, почему после установки последних (май 2018 года) обновлений безопасности на Windows клиентах, у пользователей могут появится проблемы с подключением к удаленным компьютерам / серверам по RDP. Дело в том, что в майских обновлениях безопасности Microsoft исправила серьезную уязвимость в протоколе CredSSP, использующегося для аутентификации на RDP серверах(CVE-2018-0886). В том случае, если на RDP сервере не установлены последние обновления и на нем используется устаревшая версия протокола CredSSP, такое подключение блокируется клиентом.

Что можно сделать для исправления данной проблемы

- Самый правильный способ решения проблемы – установка актуальных кумулятивных обновлений безопасности на компьютере / сервере, к которому вы подключаетесь по RDP.

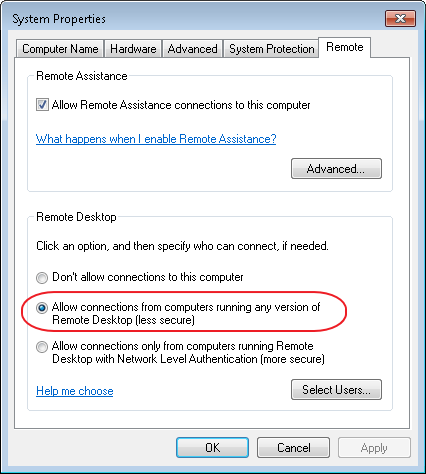

- Временный способ 1 . Можно отключить NLA (Network Level Authentication / Проверку подлинности на уровне сети) на стороне RDP сервера (описано ниже).

- Временный способ 2 . Вы можете разрешить на стороне клиентов подключаться к RDP с небезопасной версией CredSSP, как описано в статье по ссылке выше (ключ реестра AllowEncryptionOracle или локальная политика Encryption Oracle Remediation / Исправление уязвимости шифрующего оракула) = Vulnerable / Оставить уязвимость).

Отключение NLA для протокола RDP в Windows

В том случае, если на стороне RDP сервера включен NLA, то это означает что для преаутентификации используется CredSPP. Отключить Network Level Authentication можно в свойствах системы на вкладке Удаленный доступ , сняв галку « Разрешить подключения только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети / Allow connection only from computers running Remote Desktop with Network Level Authentication (recommended)» (Windows 10 / Windows 8).

В Windows 7 эта опция называется по-другому. На вкладке Удаленный доступ нужно выбрать опцию « Разрешить подключения от компьютеров с любой версий удаленного рабочего стола (опасный) / Allow connections from computers running any version of Remote Desktop (less secure)»

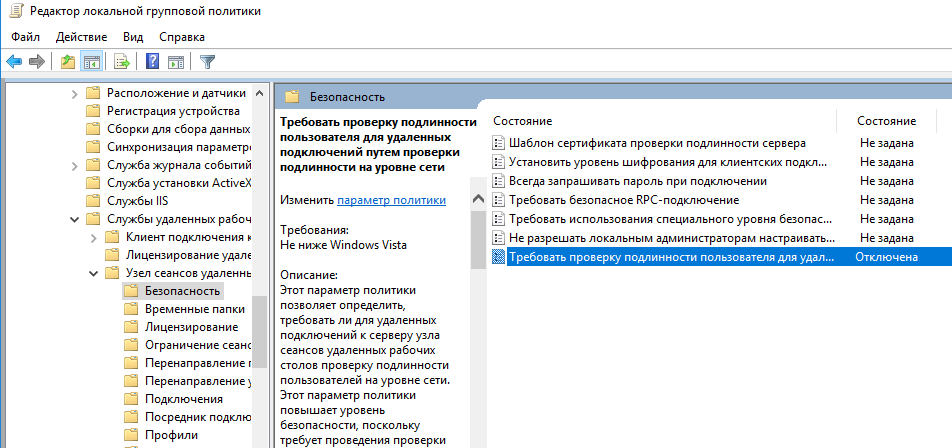

Либо можно отключить проверку подлинности на уровне сети (NLA) с помощью редактора локальной групповой политики (gpedit.msc). Для этого перейдите в разделе Конфигурация компьютера –> Административные шаблоны –> Компоненты Windows –> Службы удаленных рабочих столов – Узел сеансов удаленных рабочих столов –> Безопасность (Computer Configuration –> Administrative Templates –> Windows Components –> Remote Desktop Services – Remote Desktop Session Host –> Security) нужно отключить политику Требовать проверку подлинности пользователя для удаленных подключений путем проверки подлинности на уровне сети (Require user authentication for remote connections by using Network Level Authentication).

Также нужно в политике « Требовать использования специального уровня безопасности для удаленных подключений по протоколу RDP » (Require use of specific security layer for remote (RDP) connections) выбрать уровень безопасности (Security Layer) — RDP .