Английская версия данного пакета обновления содержит атрибуты файла (или более поздние атрибуты файлов), приведенные в следующей таблице. Дата и время для этих файлов указаны в формате общего скоординированного времени (UTC). При просмотре сведений о файле, он преобразуется в локальное время. Чтобы узнать разницу между временем по Гринвичу и местным временем, откройте вкладку Часовой пояс элемента Дата и время в панели управления.

Файлы, включенные в данный пакет обновления

|

Имя файла |

Размер файла |

Дата |

Время |

Путь |

|---|---|---|---|---|

|

Ntlmssp.dll |

81,920 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Checked |

|

Ntlmssp.map |

118,752 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Checked |

|

Ntlmssp.rel |

31,174 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Checked |

|

Ntlmssp_svc.dll |

147,456 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Checked |

|

Ntlmssp_svc.map |

151,753 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Checked |

|

Ntlmssp_svc.rel |

44,456 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Checked |

|

Ntlmssp.dll |

151,552 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Debug |

|

Ntlmssp.map |

192,886 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Debug |

|

Ntlmssp.rel |

45,007 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Debug |

|

Ntlmssp_svc.dll |

241,664 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Debug |

|

Ntlmssp_svc.map |

242,217 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Debug |

|

Ntlmssp_svc.rel |

60,667 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Debug |

|

Ntlmssp.dll |

61,440 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Retail |

|

Ntlmssp.map |

86,806 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Retail |

|

Ntlmssp.rel |

18,095 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Retail |

|

Ntlmssp_svc.dll |

98,304 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Retail |

|

Ntlmssp_svc.map |

84,096 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Retail |

|

Ntlmssp_svc.rel |

28,825 |

25-May-2013 |

14:29 |

PublicCommonOakTargetArmv5Retail |

|

Ntlmssp.dll |

81,920 |

25-May-2013 |

14:31 |

PublicCommonOakTargetArmv6Checked |

|

Ntlmssp.map |

118,752 |

25-May-2013 |

14:31 |

PublicCommonOakTargetArmv6Checked |

|

Ntlmssp.rel |

31,174 |

25-May-2013 |

14:31 |

PublicCommonOakTargetArmv6Checked |

|

Ntlmssp_svc.dll |

147,456 |

25-May-2013 |

14:31 |

PublicCommonOakTargetArmv6Checked |

|

Ntlmssp_svc.map |

151,753 |

25-May-2013 |

14:31 |

PublicCommonOakTargetArmv6Checked |

|

Ntlmssp_svc.rel |

44,456 |

25-May-2013 |

14:31 |

PublicCommonOakTargetArmv6Checked |

|

Ntlmssp.dll |

151,552 |

25-May-2013 |

14:30 |

PublicCommonOakTargetArmv6Debug |

|

Ntlmssp.map |

192,886 |

25-May-2013 |

14:30 |

PublicCommonOakTargetArmv6Debug |

|

Ntlmssp.rel |

45,007 |

25-May-2013 |

14:30 |

PublicCommonOakTargetArmv6Debug |

|

Ntlmssp_svc.dll |

241,664 |

25-May-2013 |

14:30 |

PublicCommonOakTargetArmv6Debug |

|

Ntlmssp_svc.map |

242,217 |

25-May-2013 |

14:30 |

PublicCommonOakTargetArmv6Debug |

|

Ntlmssp_svc.rel |

60,667 |

25-May-2013 |

14:30 |

PublicCommonOakTargetArmv6Debug |

|

Ntlmssp.rel |

18,095 |

28-May-2013 |

17:16 |

PublicCommonOakTargetArmv6Retail |

|

Ntlmssp_svc.rel |

28,825 |

28-May-2013 |

17:16 |

PublicCommonOakTargetArmv6Retail |

|

Ntlmssp_svc.dll |

98,304 |

28-May-2013 |

17:16 |

PublicCommonOakTargetArmv6Retail |

|

Ntlmssp_svc.map |

84,096 |

28-May-2013 |

17:16 |

PublicCommonOakTargetArmv6Retail |

|

Ntlmssp.dll |

61,440 |

28-May-2013 |

17:16 |

PublicCommonOakTargetArmv6Retail |

|

Ntlmssp.map |

86,806 |

28-May-2013 |

17:16 |

PublicCommonOakTargetArmv6Retail |

|

Ntlmssp.dll |

81,920 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Checked |

|

Ntlmssp.map |

119,085 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Checked |

|

Ntlmssp.rel |

31,261 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Checked |

|

Ntlmssp_svc.dll |

147,456 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Checked |

|

Ntlmssp_svc.map |

151,753 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Checked |

|

Ntlmssp_svc.rel |

44,456 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Checked |

|

Ntlmssp.dll |

151,552 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Debug |

|

Ntlmssp.map |

192,886 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Debug |

|

Ntlmssp.rel |

45,007 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Debug |

|

Ntlmssp_svc.dll |

241,664 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Debug |

|

Ntlmssp_svc.map |

242,217 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Debug |

|

Ntlmssp_svc.rel |

60,667 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Debug |

|

Ntlmssp.dll |

61,440 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Retail |

|

Ntlmssp.map |

86,806 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Retail |

|

Ntlmssp.rel |

18,095 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Retail |

|

Ntlmssp_svc.dll |

98,304 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Retail |

|

Ntlmssp_svc.map |

84,096 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Retail |

|

Ntlmssp_svc.rel |

28,825 |

25-May-2013 |

14:32 |

PublicCommonOakTargetArmv7Retail |

|

Ntlmssp.dll |

114,688 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiChecked |

|

Ntlmssp.map |

110,571 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiChecked |

|

Ntlmssp.rel |

106,110 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiChecked |

|

Ntlmssp_svc.dll |

184,320 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiChecked |

|

Ntlmssp_svc.map |

151,459 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiChecked |

|

Ntlmssp_svc.rel |

159,905 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiChecked |

|

Ntlmssp.dll |

188,416 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiDebug |

|

Ntlmssp.map |

192,231 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiDebug |

|

Ntlmssp.rel |

191,283 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiDebug |

|

Ntlmssp_svc.dll |

282,624 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiDebug |

|

Ntlmssp_svc.map |

240,331 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiDebug |

|

Ntlmssp_svc.rel |

269,032 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiDebug |

|

Ntlmssp.dll |

81,920 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiRetail |

|

Ntlmssp.map |

84,203 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiRetail |

|

Ntlmssp.rel |

67,018 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiRetail |

|

Ntlmssp_svc.dll |

118,784 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiRetail |

|

Ntlmssp_svc.map |

82,460 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiRetail |

|

Ntlmssp_svc.rel |

111,852 |

25-May-2013 |

14:33 |

PublicCommonOakTargetMipsiiRetail |

|

Ntlmssp.dll |

114,688 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpChecked |

|

Ntlmssp.map |

110,571 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpChecked |

|

Ntlmssp.rel |

106,110 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpChecked |

|

Ntlmssp_svc.dll |

184,320 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpChecked |

|

Ntlmssp_svc.map |

151,459 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpChecked |

|

Ntlmssp_svc.rel |

159,905 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpChecked |

|

Ntlmssp.dll |

188,416 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpDebug |

|

Ntlmssp.map |

192,231 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpDebug |

|

Ntlmssp.rel |

191,283 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpDebug |

|

Ntlmssp_svc.dll |

282,624 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpDebug |

|

Ntlmssp_svc.map |

240,331 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpDebug |

|

Ntlmssp_svc.rel |

269,032 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpDebug |

|

Ntlmssp.dll |

81,920 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpRetail |

|

Ntlmssp.map |

84,203 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpRetail |

|

Ntlmssp.rel |

67,018 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpRetail |

|

Ntlmssp_svc.dll |

118,784 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpRetail |

|

Ntlmssp_svc.map |

82,460 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpRetail |

|

Ntlmssp_svc.rel |

111,852 |

25-May-2013 |

14:34 |

PublicCommonOakTargetMipsii_fpRetail |

|

Ntlmssp.dll |

81,920 |

25-May-2013 |

14:36 |

PublicCommonOakTargetSh4Checked |

|

Ntlmssp.map |

118,795 |

25-May-2013 |

14:36 |

PublicCommonOakTargetSh4Checked |

|

Ntlmssp.rel |

62,929 |

25-May-2013 |

14:36 |

PublicCommonOakTargetSh4Checked |

|

Ntlmssp_svc.dll |

135,168 |

25-May-2013 |

14:36 |

PublicCommonOakTargetSh4Checked |

|

Ntlmssp_svc.map |

152,905 |

25-May-2013 |

14:36 |

PublicCommonOakTargetSh4Checked |

|

Ntlmssp_svc.rel |

82,533 |

25-May-2013 |

14:36 |

PublicCommonOakTargetSh4Checked |

|

Ntlmssp.dll |

135,168 |

25-May-2013 |

14:36 |

PublicCommonOakTargetSh4Debug |

|

Ntlmssp.map |

192,729 |

25-May-2013 |

14:36 |

PublicCommonOakTargetSh4Debug |

|

Ntlmssp.rel |

110,750 |

25-May-2013 |

14:36 |

PublicCommonOakTargetSh4Debug |

|

Ntlmssp_svc.dll |

217,088 |

25-May-2013 |

14:36 |

PublicCommonOakTargetSh4Debug |

|

Ntlmssp_svc.map |

242,005 |

25-May-2013 |

14:36 |

PublicCommonOakTargetSh4Debug |

|

Ntlmssp_svc.rel |

131,978 |

25-May-2013 |

14:36 |

PublicCommonOakTargetSh4Debug |

|

Ntlmssp.dll |

61,440 |

25-May-2013 |

14:35 |

PublicCommonOakTargetSh4Retail |

|

Ntlmssp.map |

94,161 |

25-May-2013 |

14:35 |

PublicCommonOakTargetSh4Retail |

|

Ntlmssp.rel |

39,613 |

25-May-2013 |

14:35 |

PublicCommonOakTargetSh4Retail |

|

Ntlmssp_svc.dll |

86,016 |

25-May-2013 |

14:35 |

PublicCommonOakTargetSh4Retail |

|

Ntlmssp_svc.map |

83,692 |

25-May-2013 |

14:35 |

PublicCommonOakTargetSh4Retail |

|

Ntlmssp_svc.rel |

61,914 |

25-May-2013 |

14:35 |

PublicCommonOakTargetSh4Retail |

|

Ntlmssp.dll |

61,440 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Checked |

|

Ntlmssp.map |

138,294 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Checked |

|

Ntlmssp.rel |

16,819 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Checked |

|

Ntlmssp_svc.dll |

118,784 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Checked |

|

Ntlmssp_svc.map |

168,902 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Checked |

|

Ntlmssp_svc.rel |

38,685 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Checked |

|

Ntlmssp.dll |

102,400 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Debug |

|

Ntlmssp.map |

191,993 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Debug |

|

Ntlmssp.rel |

16,993 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Debug |

|

Ntlmssp_svc.dll |

176,128 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Debug |

|

Ntlmssp_svc.map |

239,791 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Debug |

|

Ntlmssp_svc.rel |

43,760 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Debug |

|

Ntlmssp.dll |

45,056 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Retail |

|

Ntlmssp.map |

120,498 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Retail |

|

Ntlmssp.rel |

7,452 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Retail |

|

Ntlmssp_svc.dll |

69,632 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Retail |

|

Ntlmssp_svc.map |

103,783 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Retail |

|

Ntlmssp_svc.rel |

17,341 |

25-May-2013 |

14:37 |

PublicCommonOakTargetX86Retail |

|

Ntlm.lib |

559,456 |

25-May-2013 |

14:29 |

PublicCommonOakLibArmv5Checked |

|

Ntlmssp.lib |

5,260 |

25-May-2013 |

14:29 |

PublicCommonOakLibArmv5Checked |

|

Ntlmssp_svc.exp |

1,462 |

25-May-2013 |

14:29 |

PublicCommonOakLibArmv5Checked |

|

Ntlmssp_svc.lib |

2,974 |

25-May-2013 |

14:29 |

PublicCommonOakLibArmv5Checked |

|

Ntlm.lib |

617,232 |

25-May-2013 |

14:29 |

PublicCommonOakLibArmv5Debug |

|

Ntlmssp.lib |

5,260 |

25-May-2013 |

14:29 |

PublicCommonOakLibArmv5Debug |

|

Ntlmssp_svc.exp |

1,462 |

25-May-2013 |

14:29 |

PublicCommonOakLibArmv5Debug |

|

Ntlmssp_svc.lib |

2,974 |

25-May-2013 |

14:29 |

PublicCommonOakLibArmv5Debug |

|

Ntlm.lib |

411,872 |

25-May-2013 |

14:29 |

PublicCommonOakLibArmv5Retail |

|

Ntlmssp.lib |

5,260 |

25-May-2013 |

14:29 |

PublicCommonOakLibArmv5Retail |

|

Ntlmssp_svc.exp |

1,462 |

25-May-2013 |

14:29 |

PublicCommonOakLibArmv5Retail |

|

Ntlmssp_svc.lib |

2,974 |

25-May-2013 |

14:29 |

PublicCommonOakLibArmv5Retail |

|

Ntlm.lib |

559,556 |

25-May-2013 |

14:31 |

PublicCommonOakLibArmv6Checked |

|

Ntlmssp.lib |

5,260 |

25-May-2013 |

14:31 |

PublicCommonOakLibArmv6Checked |

|

Ntlmssp_svc.exp |

1,462 |

25-May-2013 |

14:31 |

PublicCommonOakLibArmv6Checked |

|

Ntlmssp_svc.lib |

2,974 |

25-May-2013 |

14:31 |

PublicCommonOakLibArmv6Checked |

|

Ntlm.lib |

617,208 |

25-May-2013 |

14:30 |

PublicCommonOakLibArmv6Debug |

|

Ntlmssp.lib |

5,260 |

25-May-2013 |

14:30 |

PublicCommonOakLibArmv6Debug |

|

Ntlmssp_svc.exp |

1,462 |

25-May-2013 |

14:30 |

PublicCommonOakLibArmv6Debug |

|

Ntlmssp_svc.lib |

2,974 |

25-May-2013 |

14:30 |

PublicCommonOakLibArmv6Debug |

|

Ntlm.lib |

411,972 |

25-May-2013 |

14:30 |

PublicCommonOakLibArmv6Retail |

|

Ntlmssp.lib |

5,260 |

25-May-2013 |

14:30 |

PublicCommonOakLibArmv6Retail |

|

Ntlm.lib |

554,972 |

25-May-2013 |

14:32 |

PublicCommonOakLibArmv7Checked |

|

Ntlmssp.lib |

5,260 |

25-May-2013 |

14:32 |

PublicCommonOakLibArmv7Checked |

|

Ntlmssp_svc.exp |

1,462 |

25-May-2013 |

14:32 |

PublicCommonOakLibArmv7Checked |

|

Ntlmssp_svc.lib |

2,974 |

25-May-2013 |

14:32 |

PublicCommonOakLibArmv7Checked |

|

Ntlm.lib |

613,016 |

25-May-2013 |

14:32 |

PublicCommonOakLibArmv7Debug |

|

Ntlmssp.lib |

5,260 |

25-May-2013 |

14:32 |

PublicCommonOakLibArmv7Debug |

|

Ntlmssp_svc.exp |

1,462 |

25-May-2013 |

14:32 |

PublicCommonOakLibArmv7Debug |

|

Ntlmssp_svc.lib |

2,974 |

25-May-2013 |

14:32 |

PublicCommonOakLibArmv7Debug |

|

Ntlm.lib |

407,762 |

25-May-2013 |

14:32 |

PublicCommonOakLibArmv7Retail |

|

Ntlmssp.lib |

5,260 |

25-May-2013 |

14:32 |

PublicCommonOakLibArmv7Retail |

|

Ntlmssp_svc.exp |

1,462 |

25-May-2013 |

14:32 |

PublicCommonOakLibArmv7Retail |

|

Ntlmssp_svc.lib |

2,974 |

25-May-2013 |

14:32 |

PublicCommonOakLibArmv7Retail |

|

Ntlm.lib |

544,816 |

25-May-2013 |

14:33 |

PublicCommonOakLibMipsiiChecked |

|

Ntlmssp.lib |

5,260 |

25-May-2013 |

14:33 |

PublicCommonOakLibMipsiiChecked |

|

Ntlmssp_svc.exp |

1,462 |

25-May-2013 |

14:33 |

PublicCommonOakLibMipsiiChecked |

|

Ntlmssp_svc.lib |

2,974 |

25-May-2013 |

14:33 |

PublicCommonOakLibMipsiiChecked |

|

Ntlm.lib |

592,374 |

25-May-2013 |

14:33 |

PublicCommonOakLibMipsiiDebug |

|

Ntlmssp.lib |

5,260 |

25-May-2013 |

14:33 |

PublicCommonOakLibMipsiiDebug |

|

Ntlmssp_svc.exp |

1,466 |

25-May-2013 |

14:33 |

PublicCommonOakLibMipsiiDebug |

|

Ntlmssp_svc.lib |

2,974 |

25-May-2013 |

14:33 |

PublicCommonOakLibMipsiiDebug |

|

Ntlm.lib |

403,906 |

25-May-2013 |

14:33 |

PublicCommonOakLibMipsiiRetail |

|

Ntlmssp.lib |

5,260 |

25-May-2013 |

14:33 |

PublicCommonOakLibMipsiiRetail |

|

Ntlmssp_svc.exp |

1,462 |

25-May-2013 |

14:33 |

PublicCommonOakLibMipsiiRetail |

|

Ntlmssp_svc.lib |

2,974 |

25-May-2013 |

14:33 |

PublicCommonOakLibMipsiiRetail |

|

Ntlm.lib |

545,676 |

25-May-2013 |

14:34 |

PublicCommonOakLibMipsii_fpChecked |

|

Ntlmssp.lib |

5,260 |

25-May-2013 |

14:34 |

PublicCommonOakLibMipsii_fpChecked |

|

Ntlmssp_svc.exp |

1,462 |

25-May-2013 |

14:34 |

PublicCommonOakLibMipsii_fpChecked |

|

Ntlmssp_svc.lib |

2,974 |

25-May-2013 |

14:34 |

PublicCommonOakLibMipsii_fpChecked |

|

Ntlm.lib |

593,234 |

25-May-2013 |

14:34 |

PublicCommonOakLibMipsii_fpDebug |

|

Ntlmssp.lib |

5,260 |

25-May-2013 |

14:34 |

PublicCommonOakLibMipsii_fpDebug |

|

Ntlmssp_svc.exp |

1,462 |

25-May-2013 |

14:34 |

PublicCommonOakLibMipsii_fpDebug |

|

Ntlmssp_svc.lib |

2,974 |

25-May-2013 |

14:34 |

PublicCommonOakLibMipsii_fpDebug |

|

Ntlm.lib |

404,678 |

25-May-2013 |

14:34 |

PublicCommonOakLibMipsii_fpRetail |

|

Ntlmssp.lib |

5,260 |

25-May-2013 |

14:34 |

PublicCommonOakLibMipsii_fpRetail |

|

Ntlmssp_svc.exp |

1,466 |

25-May-2013 |

14:34 |

PublicCommonOakLibMipsii_fpRetail |

|

Ntlmssp_svc.lib |

2,974 |

25-May-2013 |

14:34 |

PublicCommonOakLibMipsii_fpRetail |

|

Ntlm.lib |

508,850 |

25-May-2013 |

14:36 |

PublicCommonOakLibSh4Checked |

|

Ntlmssp.lib |

5,350 |

25-May-2013 |

14:36 |

PublicCommonOakLibSh4Checked |

|

Ntlmssp_svc.exp |

1,471 |

25-May-2013 |

14:36 |

PublicCommonOakLibSh4Checked |

|

Ntlmssp_svc.lib |

3,012 |

25-May-2013 |

14:36 |

PublicCommonOakLibSh4Checked |

|

Ntlm.lib |

546,426 |

25-May-2013 |

14:36 |

PublicCommonOakLibSh4Debug |

|

Ntlmssp.lib |

5,350 |

25-May-2013 |

14:36 |

PublicCommonOakLibSh4Debug |

|

Ntlmssp_svc.exp |

1,471 |

25-May-2013 |

14:36 |

PublicCommonOakLibSh4Debug |

|

Ntlmssp_svc.lib |

3,012 |

25-May-2013 |

14:36 |

PublicCommonOakLibSh4Debug |

|

Ntlm.lib |

379,922 |

25-May-2013 |

14:35 |

PublicCommonOakLibSh4Retail |

|

Ntlmssp.lib |

5,350 |

25-May-2013 |

14:35 |

PublicCommonOakLibSh4Retail |

|

Ntlmssp_svc.exp |

1,467 |

25-May-2013 |

14:35 |

PublicCommonOakLibSh4Retail |

|

Ntlmssp_svc.lib |

3,012 |

25-May-2013 |

14:35 |

PublicCommonOakLibSh4Retail |

|

Ntlm.lib |

514,104 |

25-May-2013 |

14:37 |

PublicCommonOakLibX86Checked |

|

Ntlmssp.lib |

5,350 |

25-May-2013 |

14:37 |

PublicCommonOakLibX86Checked |

|

Ntlmssp_svc.exp |

1,471 |

25-May-2013 |

14:37 |

PublicCommonOakLibX86Checked |

|

Ntlmssp_svc.lib |

3,012 |

25-May-2013 |

14:37 |

PublicCommonOakLibX86Checked |

|

Ntlm.lib |

536,354 |

25-May-2013 |

14:37 |

PublicCommonOakLibX86Debug |

|

Ntlmssp.lib |

5,350 |

25-May-2013 |

14:37 |

PublicCommonOakLibX86Debug |

|

Ntlmssp_svc.exp |

1,471 |

25-May-2013 |

14:37 |

PublicCommonOakLibX86Debug |

|

Ntlmssp_svc.lib |

3,012 |

25-May-2013 |

14:37 |

PublicCommonOakLibX86Debug |

|

Ntlm.lib |

375,828 |

25-May-2013 |

14:37 |

PublicCommonOakLibX86Retail |

|

Ntlmssp.lib |

5,350 |

25-May-2013 |

14:37 |

PublicCommonOakLibX86Retail |

|

Ntlmssp_svc.exp |

1,471 |

25-May-2013 |

14:37 |

PublicCommonOakLibX86Retail |

|

Ntlmssp_svc.lib |

3,012 |

25-May-2013 |

14:37 |

PublicCommonOakLibX86Retail |

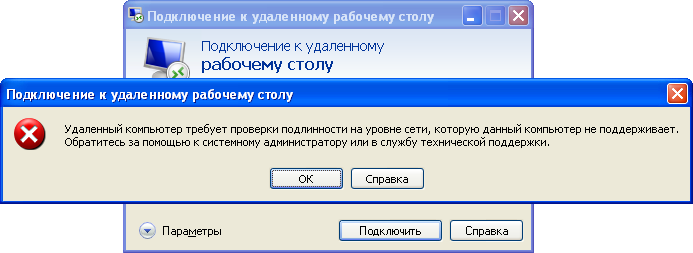

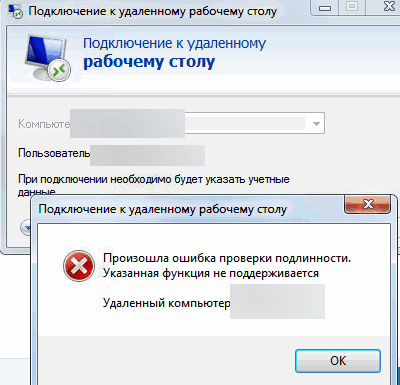

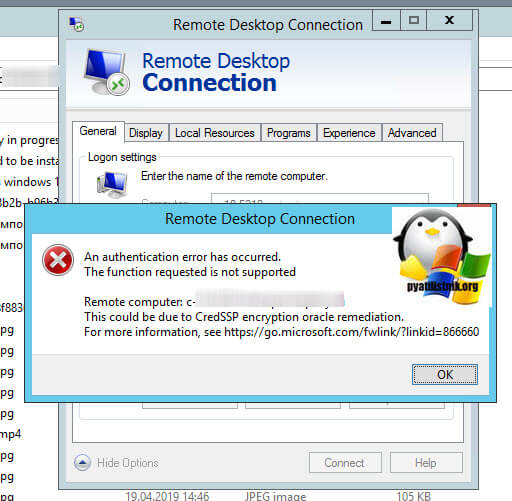

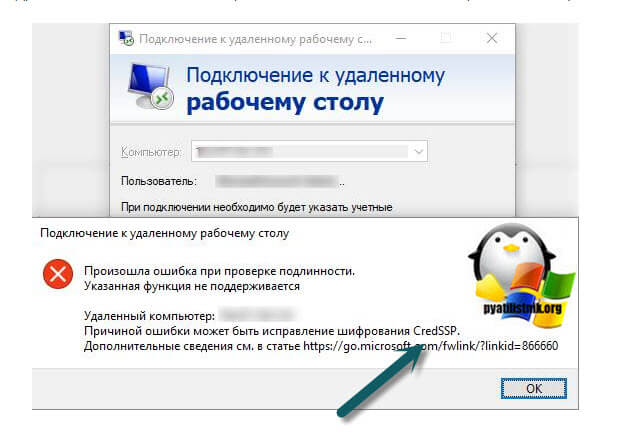

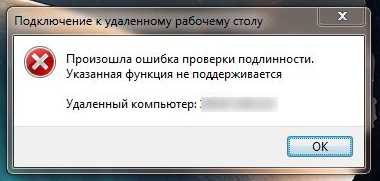

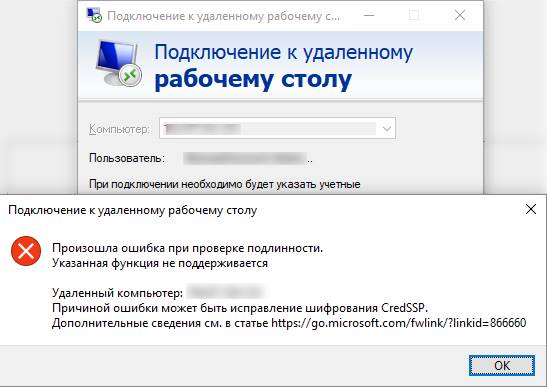

Некоторые пользователи, которые подключаются через удаленный доступ RDP в Windows 10/7, получают ошибку «Произошла ошибка проверки подлинности. Указанная функция не поддерживается» может быть комментарий, что «Причиной ошибки может быть исправление шифрования CredSPP«. Большинство пользователей столкнулись с этой ошибкой после обновления системы Windows 10/7. Дело в том, что Microsoft выпустила микро-патч для удаления уязвимости в RDP. По этому CredSPP должен быть обновлен на обоих ПК и всех устройствах, к которым вы пытаетесь подключиться удаленно. Другие сообщили, что в групповых политик сбросились значения. И лично я столкнулся с этой проблемой, и решил её редактированием реестра. Разберем основные решения, чтобы исправить ошибку проверки подлинности при подключении удаленного доступа RDP.

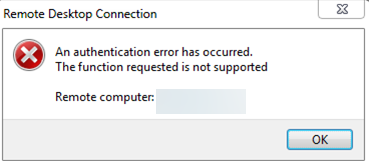

1. Снять ограничения

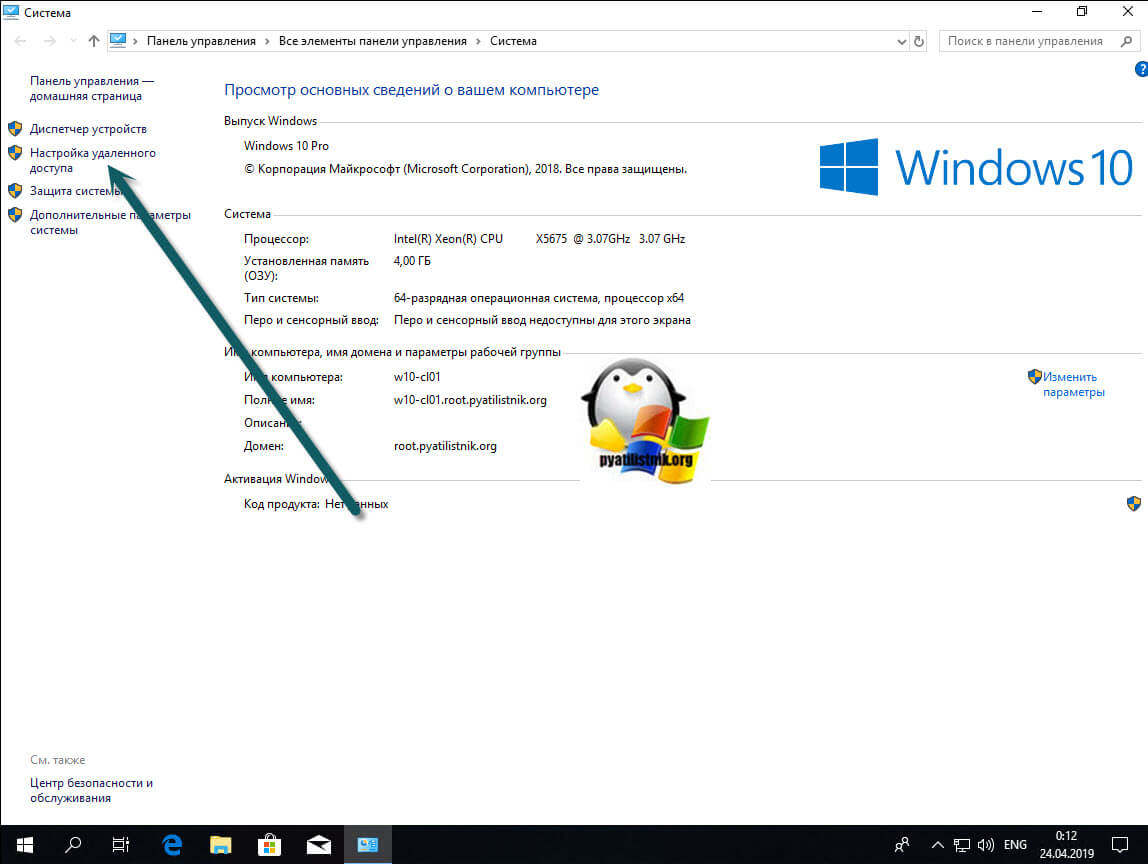

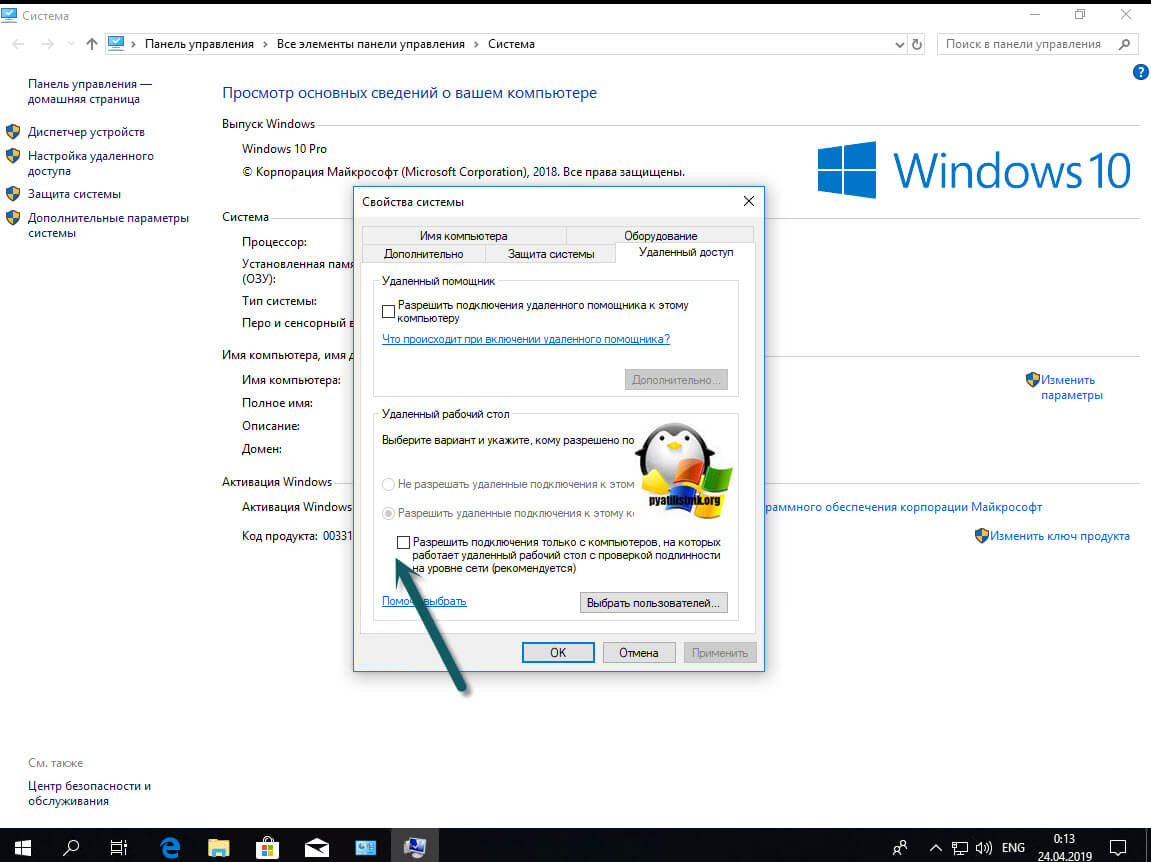

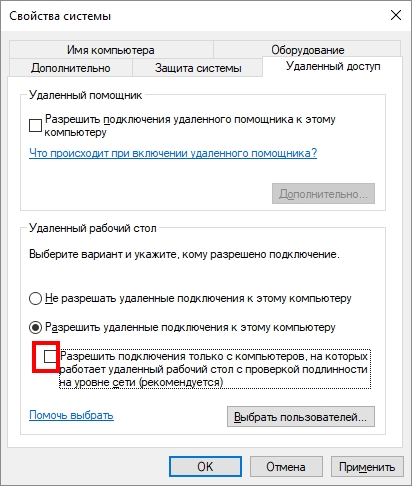

В большинстве случаев нужно всего-лишь снять галочку на проверку подлинности. Нажмите сочетание кнопок на клавиатуре Win+R и введите sysdm. cpl, чтобы открыть свойства системы. Перейдите во вкладку «Удаленный доступ«, ниже установите «Разрешить удаленные подключения к этому компьютеру» и снимите галочку «Разрешить подключения только с компьютеров, на которых работает проверка подлинности«.

2. Обновление Windows 10/7 и обновление CredSPP

Во первых, обновите все свои устройства в «Центре обновления Windows«, которые подключаются через удаленный доступ. Во вторых, проверьте специальные патчи обновления, которые устраняли уязвимость в RDP, их можно посмотреть на официальном сайте Microsoft CVE-2018-0886, и обновите свои Windows 10/7, Server, RT, LTSB для всех ПК. Тем самым вы обновите CredSPP.

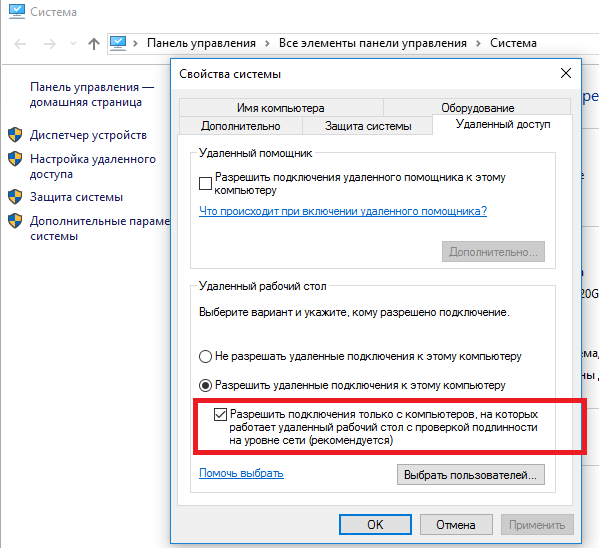

3. Групповые политики

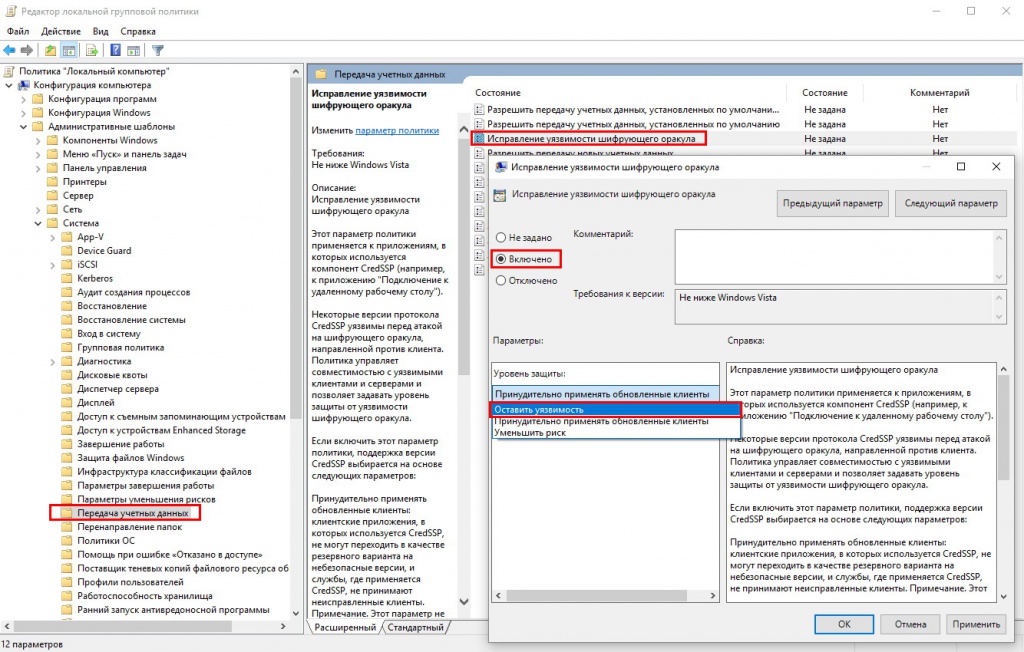

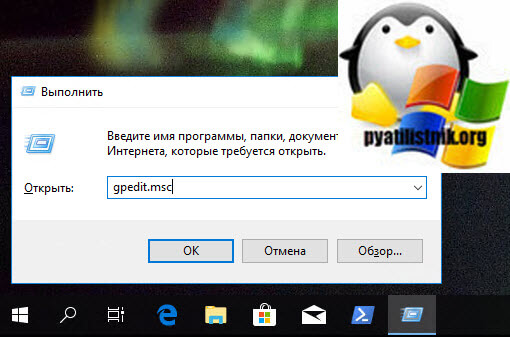

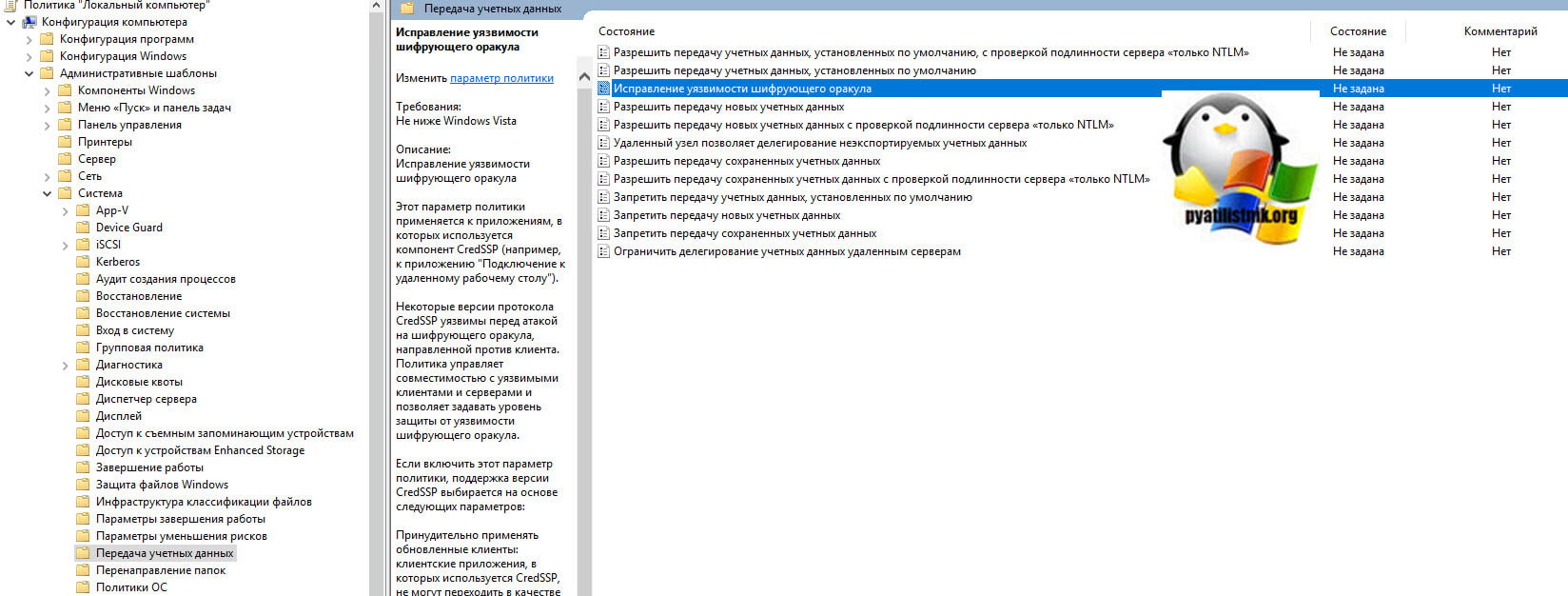

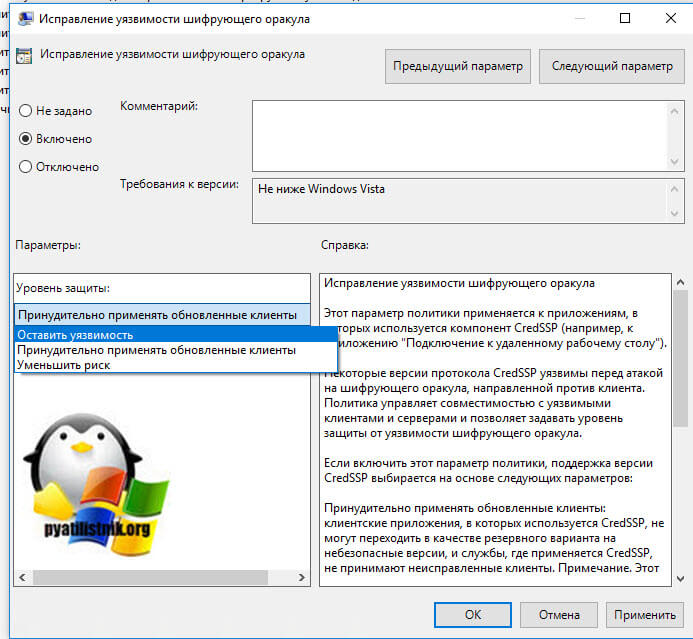

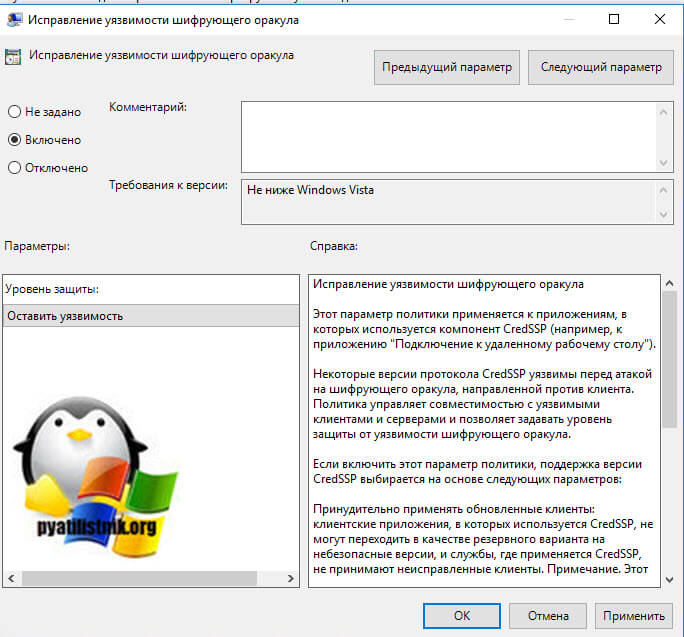

Нажмите Win + R и введите gpedit. msc, чтобы открыть редактор групповых политик. В политиках перейдите «Конфигурация компьютера» > «Административные шаблоны» > «Система» > «Передача учетных данных» > справа найдите «Защита от атак с использованием криптографического оракула» (Oracle Remediation) и нажмите по этой политике два раза мышкой, чтобы открыть свойства.

- В свойствах выберите «Включено» и ниже в графе «уровень защиты» поставьте «Оставить уязвимость«. Нажмите применить и следуйте сразу ниже пункту.

- Запустите теперь командную строку от имени администратора и введите gpupdate /force , чтобы обновить политики и применения вступили в силу. Проверьте устранена ли ошибка проверки подлинности RDP, если нет, то перезагрузите ПК.

4. Редактор реестра

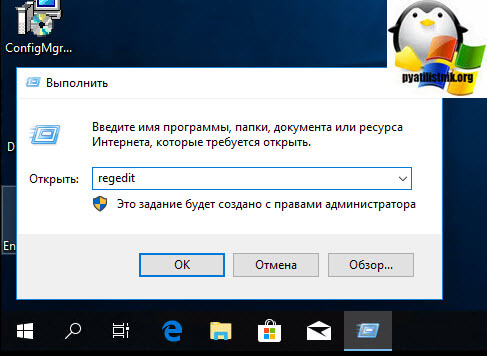

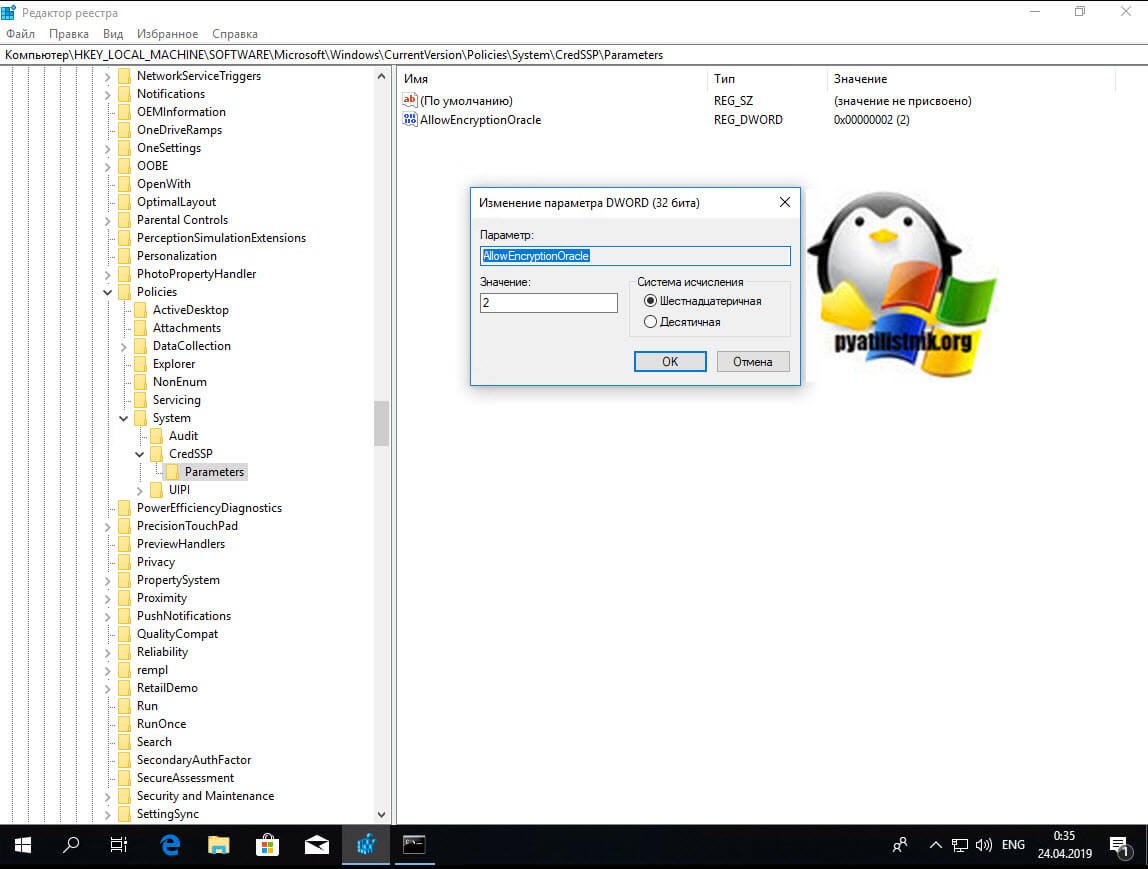

Нажмите Win + R и введите regedit, чтобы открыть редактор реестра. В реестре перейдите по пути:

- HKLMSoftwareMicrosoftWindowsCurrentVersionPoliciesSystemCredSSPParameters

- Справа дважды щелкните по AllowEncryptionOracle и поставьте значение 2.

- Перезагрузите ПК и надеюсь, что проблема с проверки подлинности RDP при подключении удаленного доступа решена.

Если вы не делали способ 2, то у вас не будет папки CredSSPParameters . Проделайте способ 2 или создайте вручную папку CredSSP с подпапкой Parameters и ключом AllowEncryptionOracle со значением 2.

При попытке подключения к серверу через протокол удалённого рабочего стола (RPD) пользователь может столкнуться с ошибкой подключения, сопровождающейся сообщением « Произошла ошибка проверки подлинности. Указанная функция не поддерживается ». Возникновение данной проблемы обычно связано с отсутствием необходимых обновлений на ПК клиента. А также рядом настроек на машинах сервера или клиента, блокирующих отдалённое подключение к ПК. Разберём, что является причиной проблемы, и как её исправить.

В чем суть ошибки проверки подлинности RDP

В марте 2018 года компания Microsoft выпустила обновление протокола CredSSP для CVE-2018-0886 . Последний до того обладал критической уязвимостью, позволяющей отдалённому злоумышленнику выполнять необходимые ему команды в непропатченной версии CredSSP.

В апреле «Майкрософт» выпустила следующий апдейт, снабжающий пользователя более детальной информацией об ошибке во время использования клиента удалённого рабочего стола (RDP).

В мае 2018 года вышел финальный Update, изменяющий настройки сессии RDP c использованием CredSSP по умолчанию с « Vulnerable » (Уязвимый) до « Mitigated » (Смягчённый). Также это означало, что любое клиентское приложение, задействующее «CredSSP», будет невозможно откатить до небезопасной версии.

Если ваша рабочая станция получила майское обновление, а сервер его не получал, тогда рабочая станция (клиент) будет отображать сообщение об ошибке при попытке подключения к серверу с использованием RDP.

Разберём перечень способов, позволяющих эффективно избавиться от проблемы проверки подлинности RDP.

Установка апдейта, если указанная функция не поддерживается

Соответственно, основным способом, позволяющим исправить ошибку проверки подлинности RPD, является установка необходимого обновления ( CVE-2018-0886 ) как на клиентскую, так и на серверную ОС.

Выберите свою версию OS из списка снизу, и установите на вашу машину необходимый ей апдейт CVE-2018-0886:

Также можно перейти на сайт Майкрософта (при необходимости поставьте галочку и нажмите «Accept»), слева отыскать версию вашей системы (если не знаете, нажмите Win+Pause). Далее нажать справа на « Security Update », после чего вы получите возможность скачать нужное обновление.

Изменение настроек групповых политик

Если вы по каким-либо причинам не можете установить требуемые апдейты, существует паллиативное решение проблемы проверки подлинности RPD, состоящее в изменении настроек групповых политик. Не рекомендуется рассматривать его как основной вариант, так как таким образом вы сохраняете уязвимость вашей системы для действий злоумышленников.

- Нажмите на клавиши Win+R, наберите gpedit. msc и нажмите ввод;

- Кликните слева на « Конфигурация компьютера », затем на « Административные шаблоны », потом « Система » и « Передача учетных данных »;

- Справа найдите параметр « Исправление системы шифрующего оракула », и дважды кликните на нём;

- В появившемся окне данной опции выбираем « Включено » слева, а уровень защиты внизу ставим на значение « Оставить уязвимость »;

- Сохраняем изменения нажав на «Ок».

Также вы можете осуществить данную операцию с помощью специальной команды, выполненной в командной строке с правами админа:

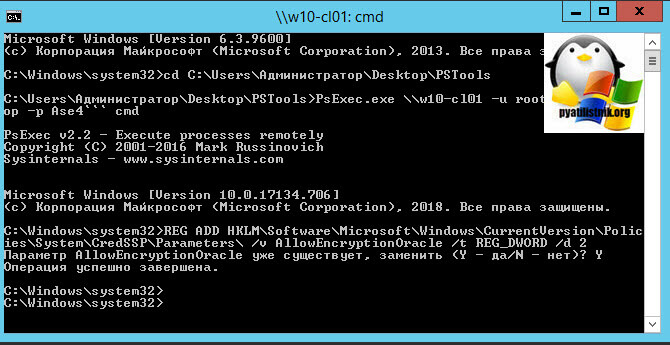

REG ADD HKLMSoftwareMicrosoftWindowsCurrentVersionPoliciesSystemCredSSPParameters /v AllowEncryptionOracle /t REG_DWORD /d 2

Отключение NLA для решения ошибки проверки RPD

Ещё одним способом решить ошибку проверки подлинности RPD является отключение NLA (аутентификации на уровне сети).

- Нажмите на Win+R, введите там sysdm. cpl и нажмите ввод;

- Перейдите на вкладку «Удалённый доступ», и снимите галочку с параметра «Разрешить подключение только с компьютеров…»;

- Нажмите на «Ок» для сохранения изменений.

Заключение

Появление сообщения «Произошла ошибка проверки подлинности RDP. Указанная функция не поддерживается» обычно связано с отсутствием на ПК (обычно клиентском) необходимого обновления CVE-2018-0886, позволяющего ликвидировать ряд уязвимостей в системе. Необходимо установить требуемые обновления для вашей системы, а если такое временно невозможно – просто переключите параметр шифрующего оракула на «Vulnerable» (т. е. «Оставить уязвимость»), что позволит решить ошибку.

Проверка подлинности сети для удаленного компьютера

Проверка подлинности сети для удаленного компьютера Windows нередко вызывает недоумение у пользователей, так как возникает ошибка удаленный компьютер требует проверку подлинности. Проблема с проверкой чаще встречается на более ранних версиях ОС до Windows 7. PClegko разберется с причинами и даст верные советы по исправлению ошибок подключения к удаленному рабочему столу.

Уверенные пользователи ПК наверняка слышали о фишке «удаленный рабочий стол» (Remote Desktop Connection). Она позволяет подключаться к другому компьютеру (удаленному) через свой ПК, планшет или телефон.

Вы можете удаленно управлять другим ПК, как будто вы находитесь за ним. Технология работает на всех операционных системах (ОС) включая Windows XP, Windows 7-10, Mac OS.

Требования к аутентификации на уровне сети

Remote Desktop Connection – это пошаговый процесс. Сперва нужно настроить ПК, над которым необходим контроль. Этот компьютер обязательно должен соблюдать такие требования.

1. Компьютер клиента обязан использовать Remote Desktop Connection версии 6.0 или выше.

2. Операционная система, установленная на ПК, должна поддерживать Credential Security Support Provider.

3. Должен быть запущен клиент Windows Server: 2008R2, W2012R2, W2016R2.

Причина ошибки подключения к удаленному компьютеру

Давно прошли те времена, когда RDC пользовались лишь системные администраторы. Сейчас эта функция – обычное дело в корпоративной среде. Огромной популярностью пользуется решение от компании Microsoft, в основном из-за добавления этой функции в состав серверных операционных систем (Windows Server).

Но этот гигант не останавливается на достигнутом и собирается догнать своего прямого конкурента CSTRIX, возможностями которого пользуются уже более 15 лет.

С выходом Windows Server, появилась возможность устанавливать защиту на сетевом уровне. Но, более поздние версии ОС эту возможность не получили. Теперь, при подключении к такому серверу, удаленный компьютер требует проверки подлинности на уровне сети, которую ПК не поддерживает.

Ошибка происходит по причине того, что Windows XP не может проверить подлинность на уровне сети. Эта возможность появляется только в будущих версиях системы. Позже разработчики выпустили обновление KB951608, исправляющее проблему.

Проверка подлинности сети для удаленного компьютера — решение проблемы

Проверка подлинности на уровне сети – метод проверки, при котором подлинность пользователя должна проверяться перед непосредственным подключением к удаленному рабочему столу. Этот метод безопасен и помогает защитить удаленный ПК от злоумышленников, и вредоносного программного обеспечения.

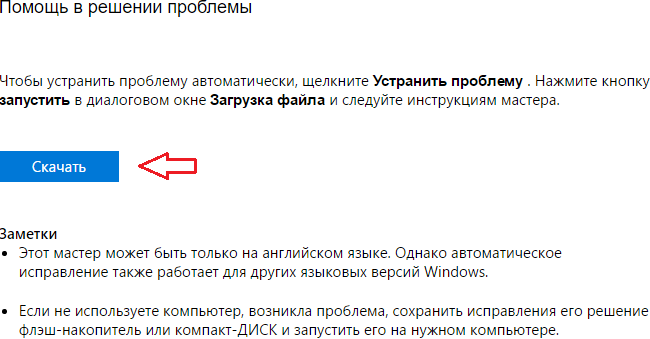

Чтобы воспользоваться функцией удаленного рабочего стола, нужно установить Windows XP Service Pack 3, (на других версиях ОС проблема не беспокоит) а после выполнить следующее.

Зайти на официальный сайт https://support. microsoft. com/ru-ru/kb/951608 скачать файл с автоматическими исправлениями. Кнопку «Скачать» можно найти в разделе «Помощь»

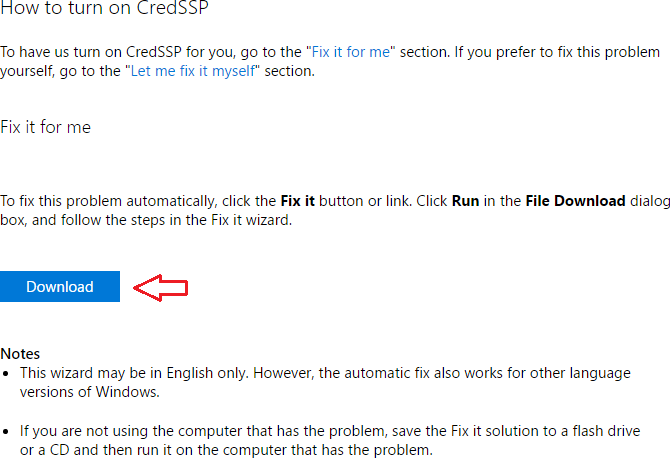

Запустите файл после загрузки. Откроется окно программы. Первый действием кликните на галочку «Принять» и нажмите «Далее».

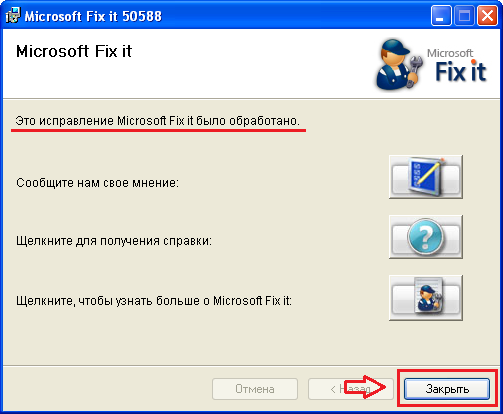

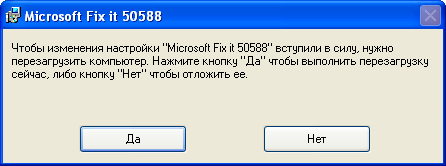

После завершения процесса должно открыться новое окно с результатом исправлений. Обычно там написано, что исправление было обработано. Нажмите «Закрыть» и согласитесь с условием перезагрузить компьютер.

После всех выполненных действий, при новом подключении проверка подлинности на уровне сети проходит успешно.

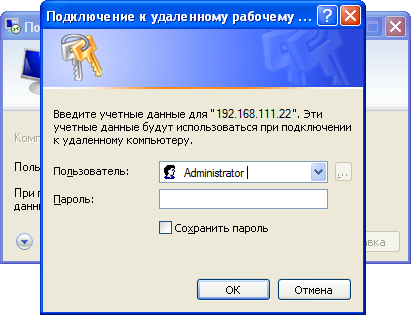

В открывшемся окне укажите логин и пароль администратора для получения доступа.

Следующий способ называется «Атака в лоб» – выключить проверку Connection Broker в свойствах приложений. По умолчанию стоит «Разрешить подключаться только с компьютеров…», снимите галочку.

Теперь удаленное приложения обязательно откроется без злостной ошибки.

Существует и более безопасный способ – включить поддержку проверки подлинности на уровне сети. В этом случае, в свойствах коллекции не нужно убирать галочку, стоящую по умолчанию.

Вместо этого следует внести изменения в реестр:

1. Воспользуйтесь regedit (Win+R) и измените путь «HKLM/SYSTEM/ CurrentControlSet/Lsa» добавить значение tspkg в параметр «Security Packages».

2. «HKLM/SYSTEM/CurrentControlSet/SecurityProviders» добавить скрипт credssp. dll в «SecurityProviders».

После всех изменений перезагрузите компьютер. Если после перезагрузки при запуске приложения появиться ошибка «компьютер требует проверку подлинности на уровне сети» (код: 0x80090303)» – не беспокойтесь!

Для решения проблемы воспользуетесь хотфиксом (первый способ). После чего снова перезагрузите ПК и приложение обязательно запустится.

Еще один способ избавиться от проблемы – обновить операционную систему. В 2018 году пора забыть о Windows XP, и перейти хотя бы на 7-ку, лучше на последнюю, 10-ю версию. На новых ОС проблемы не существует.

Разрешить удаленное подключение к компьютеру на Windows 10 проще простого. Важно, чтобы у пользователя была установлена профессиональная версия операционной системы (Pro).

Для разрешения подключения к удаленному ПК следует:

1. Откройте «Панель управления»

2. «Система».

3. «Настройки удаленного доступа».

4. Активируйте раздел «Разрешить удаленные подключения» и нажмите «Ок», затем «Применить» и покиньте меню.

После перезагрузки ПК будет поддерживать удаленные подключения по локальной сети.

Теперь нужно убедиться, что включено разрешение подключения по протоколу RDP.

1. Снова зайдите в «Свойства», «Настройки удаленного доступа».

2. Кликните по пункту «Разрешить удаленные подключения к ПК», если этот параметр будет неактивен.

Советуем прописывать именно тех пользователей, которые будут подключаться к системе. Эту процедуру нужно выполнить обязательно! Если не помогло, переходим ко второму способу.

Проверяем настройки брандмауэра

1. Переходим в «Панель управления».

2. «Брандмауэр» и нажимаем ставим разрешение на нужное приложение.

В настройках также нужно разрешить все входящие подключения к удаленному рабочему столу.

После проверки настроек проблема должна исчезнуть.

Главная особенность новой ОС – не нужно устанавливать дополнительное программное обеспечение для настройки удаленного рабочего стола. Просто откройте поиск и найдите «Удаленный рабочий стол». После чего откроется программа.

В ячейку нужно вписать IP-адрес требуемого ПК и ввести его учетные данные. Все просто.

Проверка подлинности сети для удаленного компьютера — банальные ошибки

Компьютер может не подключаться к удаленному рабочему столу еще по нескольким, банальным причинам:

1. Подключение не осуществляется, если учетная запись пользователя создана без пароля. Пароль можно добавить в настройках учетной записи.

2. Удаленный ПК может находиться в спящем режиме. Чтобы этого не происходило, в параметрах сна и гибернации установите параметр «Никогда».

3. Удаленный компьютер принимает подключения только от ПК с включенной проверкой подлинности (NLA). В статье мы привели примеры как разрешить проверну подлинности на уровне сети.

После проведения всех манипуляций, у Вас без сомнений получиться подключить к удаленному рабочему столу.

Источники:

https://mywebpc. ru/windows/proizoshla-oshibka-proverki-podlinnosti-rdp/

https://it-doc. info/proizoshla-oshibka-proverki-podlinnosti-rdp-ukazannaya-funkciya-ne-podderzhivaetsya-reshenie/

https://pclegko. ru/windows-7-8-10/proverka-udalyonnyj-kompyuter. html

Содержание

- Произошла ошибка проверки подлинности. Указанная функция не поддерживается

- Ответ

- Отключение NLA для протокола RDP в Windows

- Ошибка При Проверке Подлинности Код 0x80090304 Windows xp

- Произошла ошибка проверки подлинности RDP

- Произошла ошибка проверки подлинности

- Произошла ошибка проверки подлинности

- Отключение NLA для протокола RDP в Windows

- Проверка подлинности сети для удаленного компьютера

- Ошибка при проверке подлинности код 0x80090304 rdp windows xp

- Как выглядит ошибка credssp

- Назначение CredSSP

- Windows SSP

- Причины ошибки шифрования CredSSP

- Варианты исправления ошибки CredSSP

- Отключаем credssp в Windows через NLA

- Отключаем шифрование credssp через GPO

- Самый правильный метод, это установка обновлений

- Ошибка при проверке подлинности код 0x80090304 rdp windows xp

- Ошибка при подключении по RDP (Исправление шифрования CredSSP)

Произошла ошибка проверки подлинности. Указанная функция не поддерживается

После установки обновления KB4103718 на моем компьютере с Windows 7 я не могу удаленно подключится к серверу c Windows Server 2012 R2 через удаленный рабочий стол RDP. После того, как я указываю адрес RDP сервера в окне клиента mstsc.exe и нажимаю «Подключить», появляется ошибка:

Произошла ошибка проверки подлинности.

Указанная функция не поддерживается.

Удаленный компьютер: computername

После того, как я удалил обновление KB4103718 и перезагрузил компьютер, RDP подключение стало работать нормально. Если я правильно понимаю, это только временное обходное решение, в следующем месяце приедет новый кумулятивный пакет обновлений и ошибка вернется? Можете что-нибудь посоветовать?

Ответ

Вы абсолютно правы в том, что бессмысленно решать проблему удалением обновлений Windows, ведь вы тем самым подвергаете свой компьютер риску эксплуатации различных уязвимостей, которые закрывают патчи в данном обновлении.

В своей проблеме вы не одиноки. Данная ошибка может появится в любой операционной системе Windows или Windows Server (не только Windows 7). У пользователей английской версии Windows 10 при попытке подключится к RDP/RDS серверу аналогичная ошибка выглядит так:

The function requested is not supported.

Remote computer: computername

Ошибка RDP “An authentication error has occurred” может появляться и при попытке запуска RemoteApp приложений.

Почему это происходит? Дело в том, что на вашем компьютере установлены актуальные обновления безопасности (выпущенные после мая 2018 года), в которых исправляется серьёзная уязвимость в протоколе CredSSP (Credential Security Support Provider), использующегося для аутентификации на RDP серверах (CVE-2018-0886) (рекомендую познакомится со статьей Ошибка RDP подключения: CredSSP encryption oracle remediation). При этом на стороне RDP / RDS сервера, к которому вы подключаетесь со своего компьютера, эти обновления не установлены и при этом для RDP доступа включен протокол NLA (Network Level Authentication / Проверку подлинности на уровне сети). Протокол NLA использует механизмы CredSSP для пре-аутентификация пользователей через TLS/SSL или Kerberos. Ваш компьютер из-за новых настроек безопасности, которые выставило установленное у вас обновление, просто блокирует подключение к удаленному компьютеру, который использует уязвимую версию CredSSP.

Что можно сделать для исправления эту ошибки и подключиться к вашему RDP серверу?

Отключение NLA для протокола RDP в Windows

Если на стороне RDP сервера, которому вы подключаетесь, включен NLA, это означает что для преаутентификации RDP пользователя используется CredSPP. Отключить Network Level Authentication можно в свойствах системы на вкладке Удаленный доступ (Remote), сняв галку «Разрешить подключения только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети / Allow connection only from computers running Remote Desktop with Network Level Authentication (recommended)» (Windows 10 / Windows 8).

В Windows 7 эта опция называется по-другому. На вкладке Удаленный доступ нужно выбрать опцию «Разрешить подключения от компьютеров с любой версией удаленного рабочего стола (опасный) / Allow connections from computers running any version of Remote Desktop (less secure)».

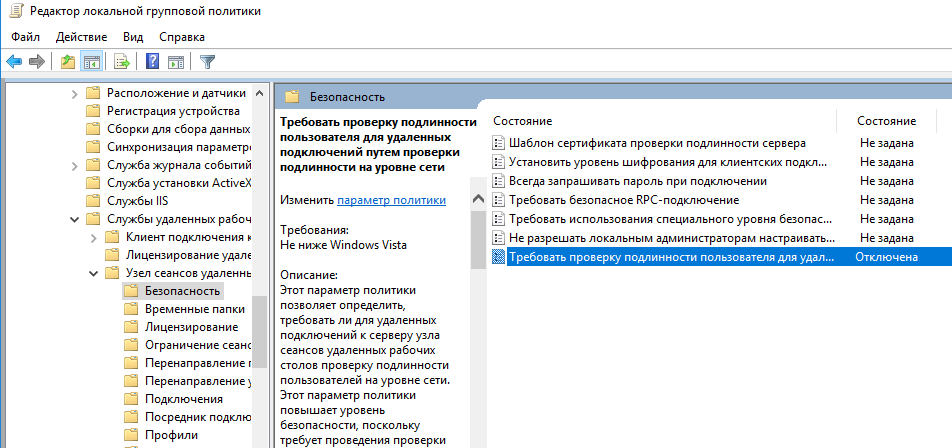

Также можно отключить проверку подлинности на уровне сети (NLA) с помощью редактора локальной групповой политики — gpedit.msc (в Windows 10 Home редактор политик gpedit.msc можно запустить так) или с помощью консоли управления доменными политиками – GPMC.msc. Для этого перейдите в разделе Конфигурация компьютера –> Административные шаблоны –> Компоненты Windows –> Службы удаленных рабочих столов – Узел сеансов удаленных рабочих столов –> Безопасность (Computer Configuration –> Administrative Templates –> Windows Components –> Remote Desktop Services – Remote Desktop Session Host –> Security), отключите политику Требовать проверку подлинности пользователя для удаленных подключений путем проверки подлинности на уровне сети (Require user authentication for remote connections by using Network Level Authentication).

Также нужно в политике «Требовать использования специального уровня безопасности для удаленных подключений по протоколу RDP» (Require use of specific security layer for remote (RDP) connections) выбрать уровень безопасности (Security Layer) — RDP.

Для применения новых настроек RDP нужно обновить политики (gpupdate /force) или перезагрузить компьютер. После этого вы должны успешно подключиться к удаленному рабочему столу сервера.

Источник

Ошибка При Проверке Подлинности Код 0x80090304 Windows xp

Во первых, обновите все свои устройства в » Центре обновления Windows«, которые подключаются через удаленный доступ. Во вторых, проверьте специальные патчи обновления, которые устраняли уязвимость в RDP, их можно посмотреть на официальном сайте Microsoft CVE-2018-0886, и обновите свои Windows 10/7, Server, RT, LTSB для всех ПК. Тем самым вы обновите CredSPP.

Произошла ошибка проверки подлинности RDP

Нажмите Win + R и введите gpedit.msc, чтобы открыть редактор групповых политик. В политиках перейдите «Конфигурация компьютера» > «Административные шаблоны» > «Система» > «Передача учетных данных» > справа найдите » Защита от атак с использованием криптографического оракула» (Oracle Remediation) и нажмите по этой политике два раза мышкой, чтобы открыть свойства.

После того, как я удалил обновление KB4103718 и перезагрузил компьютер, RDP подключение стало работать нормально. Если я правильно понимаю, это только временное обходное решение, в следующем месяце приедет новый кумулятивный пакет обновлений и ошибка вернется? Можете что-нибудь посоветовать?

Произошла ошибка проверки подлинности

Вы абсолютно правы в том, что бессмысленно решать проблему удалением обновлений Windows, ведь вы тем самым подвергаете свой компьютер риску эксплуатации различных уязвимостей, которые закрывают патчи в данном обновлении.

Ошибка При Проверке Подлинности Код 0x507 Rdp Windows Xp|ошибка При Проверке Подлинности Код 0x507 Windows Xp|ошибка При Проверке Подлинности Код 0x80090304 xpОшибка RDP «An authentication error has occurred» может появляться и при попытке запуска RemoteApp приложений.

После установки обновления KB4103718 на моем компьютере с Windows 7 я не могу удаленно подключится к серверу через удаленный рабочий стол RDP. После того, как я указываю адрес RDP сервера в окне клиента mstsc.exe и нажимаю «Подключить», появляется ошибка:

Произошла ошибка проверки подлинности

В своей проблеме вы не одиноки. У пользователей английской версии Windows при попытке подключится к RDP/RDS серверу появляется ошибка:

В Windows 7 эта опция называется по-другому. На вкладке Удаленный доступ нужно выбрать опцию » Разрешить подключения от компьютеров с любой версий удаленного рабочего стола (опасный) / Allow connections from computers running any version of Remote Desktop (less secure)»

Указанная функция не поддерживается.

Отключение NLA для протокола RDP в Windows

Вы абсолютно правы в том, что бессмысленно решать проблему удалением обновлениq Windows, ведь вы тем самым подвергаете свой компьютер риску эксплуатации различных уязвимостей, которые закрывает данное обновление.

Для применения настроек RDP нужно обновить политики gpupdate force или перезагрузить компьютер.

Но этот гигант не останавливается на достигнутом и собирается догнать своего прямого конкурента CSTRIX, возможностями которого пользуются уже более 15 лет.

Проверка подлинности сети для удаленного компьютера

Компьютер может не подключаться к удаленному рабочему столу еще по нескольким, банальным причинам:

С выходом Windows Server, появилась возможность устанавливать защиту на сетевом уровне. Но, более поздние версии ОС эту возможность не получили. Теперь, при подключении к такому серверу, удаленный компьютер требует проверки подлинности на уровне сети, которую ПК не поддерживает.

Под раздачу попали буквально все, клиентские ОС Windows 7, Windows 8.1, Windows 10 с которых были попытки подключиться к RDS ферме или RemoteApp приложениям работающим на Windows Server 2008 R2 и выше. Если бы вы читали ветки обсуждений в эти дни, то вы бы поняли все негодование людей, особенно с запада.

Источник

Ошибка при проверке подлинности код 0x80090304 rdp windows xp

Добрый день! Уважаемые читатели и гости IT блога Pyatilistnik.org, в прошлый раз мы с вами чинили HDD с поврежденной файловой системой и состоянием RAW уверен, что вам удалось это сделать. Сегодня я в очередной раз переведу наш вектор траблшутера в сторону терминальных столов, а именно мы рассмотрим ситуацию, что когда вы пытаетесь подключиться к удаленному серверу по RDP протоколу, а у вас после ввода логина и пароля, выскакивает ошибка, что вы не прошли проверку подлинности и причиной ошибки может быть исправление шифрования CredSSP. Давайте разбираться, что за зверь, этот CredSSP и как вам получить доступ к вашему серверу.

Как выглядит ошибка credssp

Перед тем, как я покажу вам известные мне методы ее устранения, я бы как обычно хотел подробно описать ситуацию. Вчера при попытке подключиться к своему рабочему компьютеру, работающему на Windows 10 1709, с терминального стола, входящего в RDS ферму на Windows Server 2012 R2, я получил ошибку после ввода логина и пароля:

Ну и конечно в русском исполнении:

Получается двоякая ситуация, что RDP как бы работает, но вот по какой-то причине ваши учетные данные на принимающей стороне не соответствуют, каким-то критериям, давайте разбираться, что это за зверь CredSSP.

Назначение CredSSP

После проверки подлинности клиента и сервера клиент передает учетные данные пользователя на сервер. Учетные данные дважды шифруются с использованием ключей сеанса SPNEGO и TLS. CredSSP поддерживает вход в систему на основе пароля, а также вход в систему с использованием смарт-карт на основе X.509 и PKINIT.

Windows SSP

Следующие поставщики общих служб устанавливаются вместе с Windows:

Причины ошибки шифрования CredSSP

В марте 2018 года, компания Microsoft выпустила обновление безопасности для устранения уязвимостей для протокола поставщика поддержки безопасности учетных данных (CredSSP) под именем CVE-2018–0886 (https://support.microsoft.com/en-us/help/4093492/credssp-updates-for-cve-2018-0886-march-13-2018), используемого подключениями по протоколу удаленного рабочего стола (RDP) для клиентов Windows и Windows Server. Как только пользователи и системные администраторы произвели установку апдейтов, то по всему миру начались массовые жалобы, что люди не могут подключаться по протоколу RDP к серверам, компьютерам, получая ошибку, что причиной ошибки может быть шифрование CredSSP.

К сожалению 99% людей и администраторов совершают одну и туже ошибку, они сразу ставят обновления, не дождавшись пары дней после их выхода. Обычно этого времени хватает, чтобы вендор определил проблемы и отозвал глючное обновление.

Под раздачу попали буквально все, клиентские ОС Windows 7, Windows 8.1, Windows 10 с которых были попытки подключиться к RDS ферме или RemoteApp приложениям работающим на Windows Server 2008 R2 и выше. Если бы вы читали ветки обсуждений в эти дни, то вы бы поняли все негодование людей, особенно с запада.

Варианты исправления ошибки CredSSP

На самом деле вариантов много, есть правильные, есть и временные и обходные, которые нужно сделать быстро, чтобы хоть как-то работало, так как бизнес может в этот момент простаивать и терять деньги.

Отключаем credssp в Windows через NLA

Данный метод выхода из ситуации я бы рассматривал, как быстрое, временное решение, до того, как вы установите обновления безопасности. Чтобы разрешить удаленное подключение к серверу и избегать ситуации, что произошла ошибка при проверке подлинности credssp, сделайте вот что. Откройте свойства моего компьютера, попав в систему, так же можно нажать одновременно WIN+Pause Breake или как вариант в командной строке ввести control /name Microsoft.System. В окне «Система» находим пункт меню «Настройка удаленного доступа»

Снимите галку «Разрешить подключение только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети»

После этого вы легко сможете подключиться к данному компьютеру или серверу, но как быть что вы не можете туда попасть и снять эту галку, тут нам на помощь придет реестр Windows. Вы можете удаленно создать нужные ключи реестра, которые отключат галку NLA или политику CredSSP. Для этого вы можете пойти двумя путями:

Давайте попробуем через удаленный реестр, для этого открываем Regedit, через окно «Выполнить».

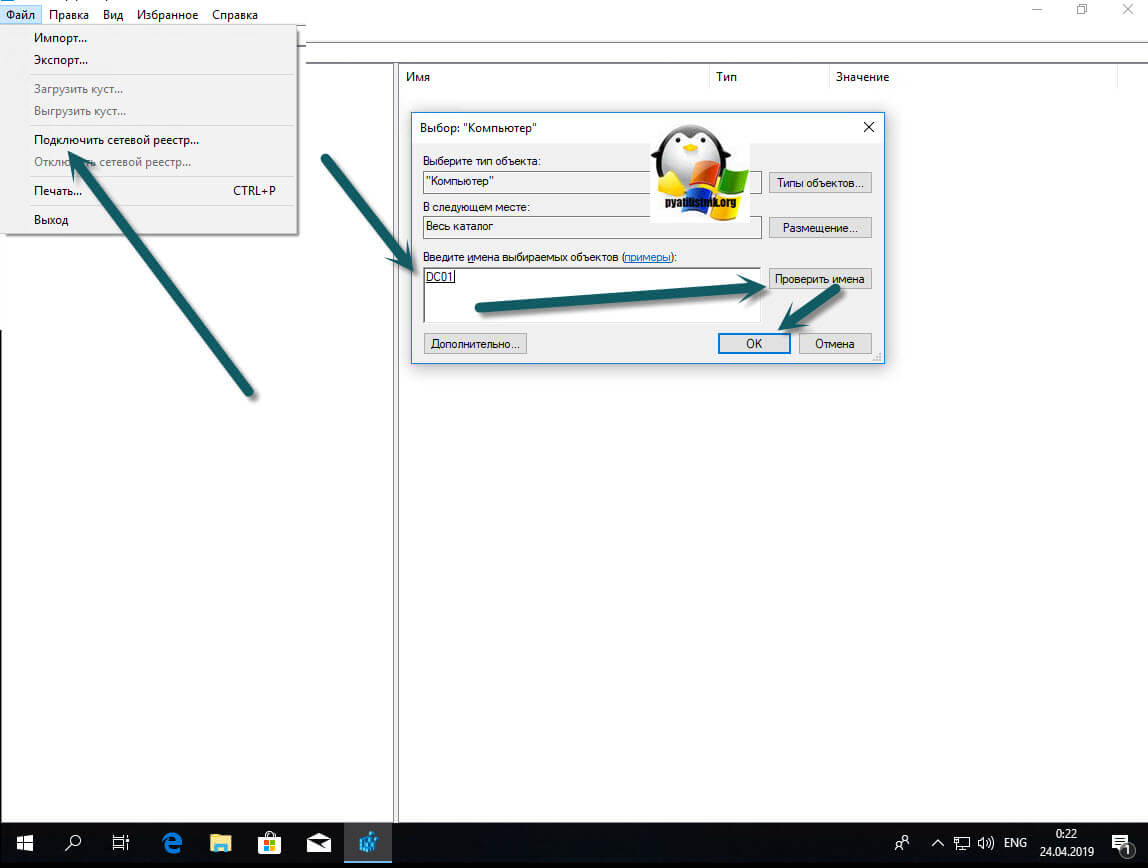

Из меню «Файл» выберите пункт «Подключить сетевой реестр», далее найдите нужный вам сервер.

У вас подключится дополнительный реестр с двумя кустами. Переходите по пути (Если у вас не будет CredSSPParameters, то нужно будет их создать):

Или можно так же отключить NLA, для этого найдите ветку реестра:

Найдите там ключ SecurityLayer и выставите ему значение , чтобы деактивировать Network Level Authentication.

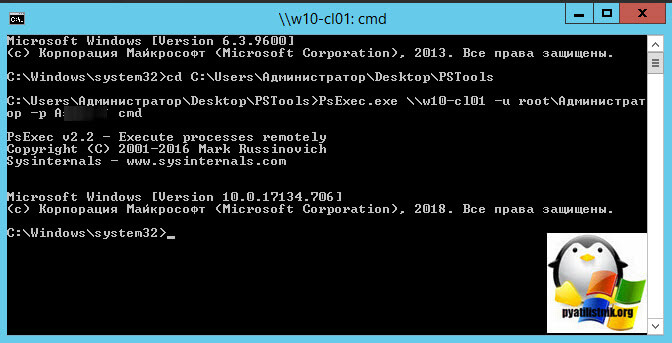

Теперь то же самое вы можете выполнить и через PsExec.exe, выставив для CredSSP минимальный уровень защиты или же отключить NLA, для этого находясь в cmd в режиме администратора введите команду:

Далее имея запущенный сеанс cmd для удаленного компьютера, выполните команду:

Аналогично можно сделать и для отключения Network Level Authentication, команда будет такой:

Еще раз обращаю ваше внимание, что данный метод временный и самый не безопасный, применяемый в случаях, когда уже ничего сделать нельзя или дольше, а нужно уже вчера, обязательно установите все нужные обновления.

Отключаем шифрование credssp через GPO

Если у вас большая инфраструктура, в которой сотни компьютеров и сотни серверов, то вы можете до установки нужных обновлений в вечернее время, временно отключить новый уровень шифрования CredSSP и убрать ошибку «Удаленный компьютер имя. Причиной ошибки может быть исправление шифрования CredSSP». Для этого мы можем воспользоваться всеми плюсами доменной инфраструктуры Active Directory. Тут два варианта, вы можете создать массовую политику для распространения ее на нужные OU или если у вас требование для одного или двух локальных компьютеров, то на них можно запустить локальный редактор групповых политик, тем самым внеся изменения только на них.

Напоминаю, что оснастку управление групповой политикой вы можете найти на контроллере домена или компьютере с установленным пакетом RSAT, открыть ее можно через команду в окне «Выполнить» gpmc.msc. Если нужно открыть локальный редактор групповых политик, то в окне «Выполнить» введите gpedit.msc.

Вам необходимо перейти в ветку:

Открываем настройку «Исправление уязвимости шифрующего оракула (Encryption Oracle Remediation)». Включаем политику, у вас активируется опция «Уровень защиты», на выбор будет три варианта:

Выбираем на время пункт «Оставить уязвимость (Vulnerable)». Сохраняем настройки.

После чего вам нужно обновить политику, для этого откройте командную строку и введите gpupdate /force. Если у вас не доменный компьютер, да и еще Windows 10 Home, которая не имеет встроенного локального редактора политик, то вам как я описывал выше, нужно производить правку реестра

На просторах интернета ходит скрипт PowerShell, который поможет включить данную политику на всех компьютерах в Active Directory

Самый правильный метод, это установка обновлений

Когда вам удалось везде подключиться и подошло время обслуживания ваших серверов, быстренько производим установку обновлений закрывающих брешь (CVE-2018-0886 | CredSSP Remote Code Execution Vulnerability).

Раньше были вот такие KB, но они со временем могут меняться свой номер, поэтому пройдите по ссылке выше, так будет надежнее.

Источник

Ошибка при проверке подлинности код 0x80090304 rdp windows xp

Администраторам серверов на базе Windows 2008 возможно придется столкнуться со следующей проблемой:

Подключение по rdp протоколу к любимому серверу со станции Windows XP SP3 проваливается со следующей ошибкой:

Удаленный компьютер требует проверки подлинности на уровне сети, которую данный компьютер не поддерживает. Обратитесь за помощью к системному администратору или в службу технической поддержки.

И хотя многообещающая Win7 грозит со временем заменить свою бабушку WinXP, еще годик-другой проблема будет актуальной.

Вот что необходимо предпринять для включения механизма проверки подлинности на сетевом уровне:

Открываем редактор реестра.

Ветка HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlLsa

Открываем параметр Security Packages и ищем там слово tspkg. Если его нет, добавляем к уже существующим параметрам.

Ветка HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProviders

Открываем параметр SecurityProviders и добавляем к уже существующим провайдерам credssp.dll, если таковой отсутствует.

Закрываем редактор реестра.

Теперь надо перезагрузиться. Если этого не сделать, то при попытке подключения компьютер запросит у нас имя пользователя и пароль, но вместо удаленного рабочего стола ответит следующее:

Подключение к удаленному рабочему столу

Ошибка при проверке подлинности(код 0×507)

Если у вас все равно выдает: Ошибка при проверке подлинности(код 0×507)

откройте Internet Explorer, зайдите в меню Справка → О программе. Если в строке «Стойкость шифра» стоит разрядность 0, это значит, что недоступно подключение к защищенным веб-узлам. Необходимо переустановить программу КриптоПро.

Нажмите Пуск — Настройка — Панель управления

Два раза кликните по ярлычку «Установка и удаление программ»

в появившемся окне выберите КриптоПро CSP и нажмите Удалить

Источник

Ошибка при подключении по RDP (Исправление шифрования CredSSP)

13 марта Microsoft опубликовал описание уязвимости CVE-2018-0886 в протоколе проверки подлинности CredSSP, который в частности используется при подключении по RDP к терминальным серверам. Позже Microsoft опубликовал, что будет блокировать подключения к необновлённым серверам, где присутствует данная уязвимость. В связи с чем многие заказчики столкнулись с проблемами подключения по RDP.

В частности, в Windows 7 можно увидеть ошибку: «Произошла ошибка проверки подлинности. Указанная функция не поддерживается»

В Windows 10 ошибка расписана более подробно, в частности сказано «Причиной ошибки может быть исправление шифрования CredSSP»:

Для обхода ошибки со стороны клиента многие советуют отключить групповую политику, путём установки значения Encryption Oracle Remediation в Vulnerable:

с помощью gpedit.msc в Конфигурация компьютера / Административные шаблоны / Система / Передача учётных данных, слева выбрать «Исправление уязвимости шифрующего оракула» (забавный конечно перевод), в настройках поставить «Включено» и выбрать «Оставить уязвимость».

или через реестр (т.к., например, в Windows Home нет команды gpedit.msc):

REG ADD HKLMSoftwareMicrosoftWindowsCurrentVersionPoliciesSystemCredSSPParameters /v AllowEncryptionOracle /t REG_DWORD /d 2

НО! Так делать не нужно! Т.к. таким образом вы оставляете уязвимость и риски перехвата вашего трафика и пр. конфиденциальные данные, включая пароли. Единственный случай, когда это может быть необходимо, это когда у вас вообще нет другой возможности подключиться к удалённому серверу, кроме как по RDP, чтобы установить обновления (хотя у любого облачного провайдера должна быть возможность подключения к консоли сервера). Сразу после установки обновлений, политики нужно вернуть в исходное состояние.

Если доступ к удалённому серверу есть, то ещё, как временная мера, можно отключить требование NLA (Network Level Authentication), и сервер перестанет использовать CredSSP. Для этого достаточно в Свойствах системы, на вкладке удалённые подключения снять соответствующую галку «Разрешить подключения только с компьютеров, на которых работает удалённый рабочий стол с проверкой подлинности на уровне сети»:

Но, это тоже неправильный подход.

Источник

- Remove From My Forums

-

Общие обсуждения

-

Подключение завершается не случившись с выдачей: «Ошибка при проверке подлинности (код: 0х80090304)».

Поиск информации об ошибке с кодом 0х80090304 ничего не дал. Сообщений в журналах никаких.

Нужна помощь по идентификации проблемы.

-

Изменено

IT Warranty

6 августа 2010 г. 10:30 -

Перемещено

Wang Huang

22 апреля 2012 г. 2:10

(От:Windows Server 2008) -

Изменен тип

Petko KrushevMicrosoft contingent staff

22 марта 2013 г. 14:39

Давность и отсуствие действий

-

Изменено

Все ответы

-

Точно код ошибки

0х8009034? Вы не пропустили ничего!? В коде не хватает одного символа

Dmitriy Poberezhniy ( my web blog http://dimsan.blogspot.com

) -

// // MessageId: SEC_E_KDC_INVALID_REQUEST // // MessageText: // // An invalid request was sent to the KDC. // #define SEC_E_KDC_INVALID_REQUEST _HRESULT_TYPEDEF_(0x80090340L) // // MessageId: SEC_E_KDC_UNABLE_TO_REFER // // MessageText: // // The KDC was unable to generate a referral for the service requested. // #define SEC_E_KDC_UNABLE_TO_REFER _HRESULT_TYPEDEF_(0x80090341L) // // MessageId: SEC_E_KDC_UNKNOWN_ETYPE // // MessageText: // // The encryption type requested is not supported by the KDC. // #define SEC_E_KDC_UNKNOWN_ETYPE _HRESULT_TYPEDEF_(0x80090342L) // // MessageId: SEC_E_UNSUPPORTED_PREAUTH // // MessageText: // // An unsupported preauthentication mechanism was presented to the kerberos package. // #define SEC_E_UNSUPPORTED_PREAUTH _HRESULT_TYPEDEF_(0x80090343L) // // MessageId: SEC_E_DELEGATION_REQUIRED // // MessageText: // // The requested operation cannot be completed. The computer must be trusted for delegation and the current user account must be configured to allow delegation. // #define SEC_E_DELEGATION_REQUIRED _HRESULT_TYPEDEF_(0x80090345L) // // MessageId: SEC_E_BAD_BINDINGS // // MessageText: // // Client's supplied SSPI channel bindings were incorrect. // #define SEC_E_BAD_BINDINGS _HRESULT_TYPEDEF_(0x80090346L) // // MessageId: SEC_E_MULTIPLE_ACCOUNTS // // MessageText: // // The received certificate was mapped to multiple accounts. // #define SEC_E_MULTIPLE_ACCOUNTS _HRESULT_TYPEDEF_(0x80090347L) // // MessageId: SEC_E_NO_KERB_KEY // // MessageText: // // SEC_E_NO_KERB_KEY // #define SEC_E_NO_KERB_KEY _HRESULT_TYPEDEF_(0x80090348L) // // MessageId: SEC_E_CERT_WRONG_USAGE // // MessageText: // // The certificate is not valid for the requested usage. // #define SEC_E_CERT_WRONG_USAGE _HRESULT_TYPEDEF_(0x80090349L)

Какая?

-

Ян, вариантов может быть куда больше :))

// MessageId: SEC_E_TIME_SKEW

//

// MessageText:

//

// The clocks on the client and server machines are skewed.

//

#define SEC_E_TIME_SKEW _HRESULT_TYPEDEF_(0x80090324L)

Dmitriy Poberezhniy ( my web blog http://dimsan.blogspot.com

) -

// // MessageId: SEC_E_INTERNAL_ERROR // // MessageText: // // The Local Security Authority cannot be contacted // #define SEC_E_INTERNAL_ERROR _HRESULT_TYPEDEF_(0x80090304L)

http://support.microsoft.com/kb/813550

-

Да, опечатался. Исправил

Совсем другое дело

Проблема наблюдается только на одной рабочей станции?

Dmitriy Poberezhniy ( my web blog http://dimsan.blogspot.com

) -

Только на одной. Операционная система — MS Vista.

-

в локальной политике

Computer ConfigurationAdministrative TemplatesСистемаПередача данныхРазрешить передачу учетных данных, установленных по умолчанию

Включите этот параметр а в список серверов добавьте TERMSRV/*.имя_домена

-

Спасибо большое за советы, но от ошибки так и не удалось избавиться.

-

Попробуйте проблемную рабочую станцию вывести из домена и обратно включить…

Dmitriy Poberezhniy ( my web blog http://dimsan.blogspot.com

) -

Попробуйте проблемную рабочую станцию вывести из домена и обратно включить…

Dmitriy Poberezhniy ( my web blog http://dimsan.blogspot.com

)Эта рабочая станция не в домене.

-

А попробуй прибить все сохраненные сертификаты =)

iSCSI SAN Software QA Department StarWind Software

-

А попробуй прибить все сохраненные сертификаты =)

iSCSI SAN Software QA Department StarWind Software

Деструктивное предложение. Все прибивать не надо, проблем не оберетесь, можно удалить сертификаты, срок которых истек. Но проблема в данном случае не в этом.

-

сертификаты которые получены от недовереных сторон

iSCSI SAN Software QA Department StarWind Software

Исправлено: удаленный компьютер требует аутентификации на уровне сети.

Пользователи сообщают об указанной ниже ошибке в системах, подключенных к домену, при попытке удаленного доступа к компьютерным системам. Это происходит, даже если на компьютере включена проверка подлинности на уровне сети (или NLA). Существуют простые обходные пути для решения этой проблемы. Либо вы можете отключить этот параметр напрямую, используя свойства, либо внести некоторые изменения в реестр и попробовать перезагрузить систему.

Или это тоже может случиться:

Примечание. Прежде чем следовать этим решениям, необходимо заранее создать резервную копию данных и сделать копию реестра. Перед продолжением убедитесь, что на обоих компьютерах нет текущих задач.

Решение 1. Отключение NLA с помощью свойств

Мы пройдемся по пути настройки удаленного рабочего стола и с самого начала упростим задачу. Если это не сработает, мы также рассмотрели другие решения после этого.

Решение 2. Отключение NLA с помощью реестра

Этот метод также работает, если по какой-то причине вы не можете выполнить первый. Однако учтите, что это потребует от вас полной перезагрузки компьютера и может привести к некоторому простою, если у вас работает рабочий сервер. Убедитесь, что вы сохранили всю свою работу и зафиксировали, если что-то еще осталось в промежуточной среде.

HKLM> СИСТЕМА> CurrentControlSet> Управление> Сервер терминалов> WinStations> RDP-Tcp

Решение 3. Отключение с помощью PowerShell

Решение 4. Использование редактора групповой политики

Конфигурация компьютера> Административные шаблоны> Компоненты Windows> Службы удаленного рабочего стола> Узел сеанса удаленного рабочего стола> Безопасность

Примечание. Если даже после всех этих шагов вы не можете подключиться, вы можете попробовать удалить машину из своего домена, а затем прочитать ее. Это повторно инициализирует все конфигурации и сделает все необходимое для вас.

[Решено] Удаленный компьютер требует аутентификации на уровне сети

Во время работы с системами, управляемыми доменом, при попытке удаленного доступа к компьютерам пользователи сообщали о следующей ошибке:

«Удаленный компьютер, к которому вы пытаетесь подключиться, требует проверки подлинности на сетевом уровне (NLA), но с вашим контроллером домена Windows невозможно связаться для выполнения NLA. Если вы являетесь администратором удаленного компьютера, вы можете отключить NLA, используя параметры на вкладке «Удаленный доступ» в диалоговом окне «Свойства системы».

Суть ошибки заключается в том, что с контроллером домена невозможно связаться, поэтому проверка подлинности сетевого уровня не может быть выполнена. Об ошибке сообщалось, даже если была включена проверка подлинности на сетевом уровне.

Если это не сработает, удалите машину из домена, а затем добавьте ее снова. Теперь проверьте, сохраняется ли проблема.

Решение 2] Отключите NLA с помощью свойств

2] На вкладке «Удаленное управление» снимите флажок « Разрешить подключения только с компьютеров, на которых запущен удаленный рабочий стол с проверкой подлинности на уровне сети (рекомендуется). ‘

3] Щелкните Подать заявление а потом Ok для сохранения настроек.

Решение 3] Отключите NLA с помощью реестра.

Если вышеуказанный метод не работает, мы можем отключить NLA из самого реестра.

Подключитесь к сетевому устройству, введя данные. Подождите, пока сеть подключится.

3] Перейдите по следующему пути:

5] Закройте редактор реестра.

6] Перезапуск система.

Решение 4] Отключите NLA с помощью Powershell

1] Нажмите Win + R чтобы открыть окно «Выполнить», введите команду PowerShell. Нажмите Enter, чтобы открыть окно Powershell.

2] Скопируйте и вставьте следующую команду в Powershell:

Нажмите Enter, а затем введите команду ниже.

3] Нажмите Войти для выполнения команды и перезапуска системы после завершения.

Источники:

https://ru. rumahbengkel. com/1058-fix-the-remote-computer-requires-network-level-authentication

https://ru. tinystm. org/remote-computer-requires-network-level-authentication

My config:

Ubuntu Server 16.04.5 LTS x64

SQLServer 2017 on Linux (just updated to CU13 — 14.0.3048.1)

SSMS 17.9.1

When I run the following query:

EXECUTE AS LOGIN='DOMAINNAMEdomain.user' GO

I get this error message:

Msg 15404, Level 16, State 22, Line 1 Could not obtain information about Windows NT group/user 'DOMAINNAMEdomain.user', error code 0x80090304.

The error is thrown both if logged in with sa and with DOMAINNAMEdomain.user user (which is an admin too).

I’ve already followed the troubleshooting documentation and checked everything, multiple times: DNS, hosts, service account, SPN, wbinfo -u, wbinfo -g, …

SQLServer log contains nothing relevant (in fact it reports nothing at all).

Anyone can help me understand what’s wrong on my side?

Is there a way to increase the (now useless) log verbosity in /var/opt/mssql/log/errorlog ?

-

Edited by

Wednesday, December 19, 2018 8:19 AM

My config:

Ubuntu Server 16.04.5 LTS x64

SQLServer 2017 on Linux (just updated to CU13 — 14.0.3048.1)

SSMS 17.9.1

When I run the following query:

EXECUTE AS LOGIN='DOMAINNAMEdomain.user' GO

I get this error message:

Msg 15404, Level 16, State 22, Line 1 Could not obtain information about Windows NT group/user 'DOMAINNAMEdomain.user', error code 0x80090304.

The error is thrown both if logged in with sa and with DOMAINNAMEdomain.user user (which is an admin too).

I’ve already followed the troubleshooting documentation and checked everything, multiple times: DNS, hosts, service account, SPN, wbinfo -u, wbinfo -g, …

SQLServer log contains nothing relevant (in fact it reports nothing at all).

Anyone can help me understand what’s wrong on my side?

Is there a way to increase the (now useless) log verbosity in /var/opt/mssql/log/errorlog ?

-

Edited by

Wednesday, December 19, 2018 8:19 AM

There are many posts online listing many different possible causes for these errors, so it’s not possible for this article to encompass all the solutions. These are just solutions to common causes for these errors. If the suggestions listed here don’t work for you, please email support at support@nsoftware.com

Ошибка 87 – говорит о том, что у нас на Windows 7 не выполняется команды

DISM /Online /Cleanup-image /ScanHealth

DISM /Online /Cleanup-image /RestoreHealthДля этого требуется установить исправление KB2966583 в моем случае это помогло.

Вторая ошибка связана с работой RDP на Windows 7 при которой нельзя подключится к Windows 10.

Уровень безопасности сервера обнаружил ошибку (0x80090304) в потоке протокола

Для этого потребуется установить 2 исправления KB2592687 и KB2574819-v2-x86 мне опять же помогло, все обновления скачанные с Microsoft прилагаются во вложении. Возможно данный алгоритм можно применить и к Windows 7 x64

Последнее редактирование: 28 Июль 2021

Креатив

24.11.21 – 11:25

Есть крипто про 4. Необходимо установить stunnel. Интернет пишет, что он входит в комплект установки. Но там ничего подобного не видно.

Или он всё-таки устанавливается отдельно? Тогда, где его взять?

Garykom

1 – 24.11.21 – 11:28

Креатив

2 – 24.11.21 – 11:37

(1)Мне под винду.

Aleksey

3 – 24.11.21 – 11:40

(2) И?

На скриншоте как раз ссылки под винду и написано что в линуксе это встроено

Креатив

4 – 24.11.21 – 12:04

(3)Ну да. А оно с 4-й версие крипто про работать будет? И файлик подозрительно мелкий всего 89кб.

Garykom

5 – 24.11.21 – 12:05

(4) ты лучше скажи для чего собрался туннель делать

Креатив

6 – 24.11.21 – 12:06

(5)ГИИС ДМДК.

Garykom

7 – 24.11.21 – 12:28

Garykom

8 – 24.11.21 – 12:29

Для настройки клиентской станции необходимо:

1. Скачать приложение для создания TLS-туннеля stunnel.x86/x64 с

сайта https://www.cryptopro.ru/products/csp/downloads

2. Сохранить скаченное приложение в каталоге c:stunnel

3. Запустить командную строку от имени администратора и

выполнить c:stunnelstunnel.x64 -install

4. В каталоге c:windowssystem32 создать файл конфигурации

stunnel.conf со следующим содержимым:

output=c:stunnelstunnel.log

Креатив

9 – 24.11.21 – 16:17

(7)(8)Не читал. Пока тестовый контур пробую запустить. Благодарю за помощь.

BobG

10 – 09.02.22 – 23:13

Здравствуйте. Всё сделал по инструкции. Выдаёт ошибку:

Не удалось запустить службу Stunnel Service на Локальный компьютер

Ошибка 1069: Служба не запущена из-за ошибки входа в систему.

arsik

11 – 09.02.22 – 23:34

(10) Служба от кого запускается?

BobG

12 – 09.02.22 – 23:39

От Администратора

BobG

13 – 09.02.22 – 23:52

Эта ошибка была без пароля. Поставил пароль, Ошибка 1067: Процесс был неожиданно завершён

Сергиус

14 – 10.02.22 – 00:03

(13)Попробуйте переустановить службу.

Builder

15 – 10.02.22 – 00:26

Уже выкладывал тут кусок из инструкции от ювелирсофта

https://prnt.sc/26ndwxa

Это обязательное условие!

У меня все заработало 🙂

Сергиус

16 – 10.02.22 – 01:35

(15)Есть нормальный хостинг картинок?)

Anchorite

17 – 10.02.22 – 06:25

(13) У вас журналирование настроено? В настройках stunnel.conf проверьте опцию “output” — это путь к лог-файлу. Посмотрите, что там в журнале, выложите сюда вывод.

abfm

18 – 10.02.22 – 07:08

Вопрос как решился с сертификатом? У нас 3 раз бубен и третий раз разный.

Кирпич

19 – 10.02.22 – 08:13

Если туннель запускаете под системной учетной записью, то сертификат должен быть установлен в “Сертификаты локальный компьютер”. Если под другой учетной записью, то в хранилище этой учетной записи. Пароль доступа к контейнеру должен быть сохранен. Сертификат с открытым ключем сохранить на диске и прописать к нему путь в конфиге stunnel. В инструкции всё написано.

Смысл этой байды в том, что stunnel должен иметь доступ к закрытому ключу, который у вас в хранилище. Чтобы иметь доступ к хранилищу пользователя, stunnel должен запускаться от этого пользователя. Пароль от контейнера он спрашивать не умеет, потому пароль должен быть вбит заранее и сохранен (галку там поставить).

abfm

20 – 10.02.22 – 08:58

(19)Да конечно всё по инструкции. Всё от одного пользователя. Сертификат сохранен без ключа. Прописан в конфиге. При старте ругается на сертификат. Где то только в консольной версии работает. Где то как служба. ДМДК пишут об обезличенном сертификате, народ утверждает что такие не выдают для ип (проверить не могу). Чем он лучше не говорят. ЮвелирСофт всё молиться на прямые руки сисадмина и просит 14000 за настройку stunnel.

|

wraithik Оставлено |

|

Установлен stunnel Сертификат получен в налоговой, он обезличенный. 2022.02.25 17:00:31 LOG5[4288:5908]: try to read the client certificate Сертификат установлен в личное хранилище. КриптоПро 5.0.120. |

|

Александр Лавник Оставлено |

|

Автор: wraithik Установлен stunnel Сертификат получен в налоговой, он обезличенный. 2022.02.25 17:00:31 LOG5[4288:5908]: try to read the client certificate Сертификат установлен в личное хранилище. КриптоПро 5.0.120. Здравствуйте. Сертификат установлен в хранилище “Личное” компьютера (не текущего пользователя) с привязкой к ключевому контейнеру? На ключе не установлен пин-код? |

|

wraithik Оставлено |

|

Нет. В носитель заходит без пин-кода через протестировать. Как точно проверить что пароля нет или удалить? Отредактировано пользователем 25 февраля 2022 г. 17:26:24(UTC) |

|

Александр Лавник Оставлено |

|

Автор: wraithik Нет. В носитель заходит без пин-кода через протестировать. Как точно проверить что пароля нет или удалить? Какой ключевой носитель? |

|

wraithik Оставлено |

|

Проверка завершена успешно ошибок не обнаружено |

|

Александр Лавник Оставлено |

|

В Рутокен Lite по умолчанию пин-код “12345678”. Попробуйте добавить строку: в секцию [https] конфигурационного файла stunnel, после этого перезапустите службу stunnel и проверьте. |

|

wraithik Оставлено |

|

Добавил пин. Теперь в логах: 2022.02.25 19:02:36 LOG5[5492:4976]: try to read the client certificate |

|

wraithik Оставлено |

|

Добрый день. |

|

Александр Лавник Оставлено |

|

Автор: wraithik Добрый день. Здравствуйте. Если вопрос еще актуален, то напишите в ЛС – согласуем время подключения. |