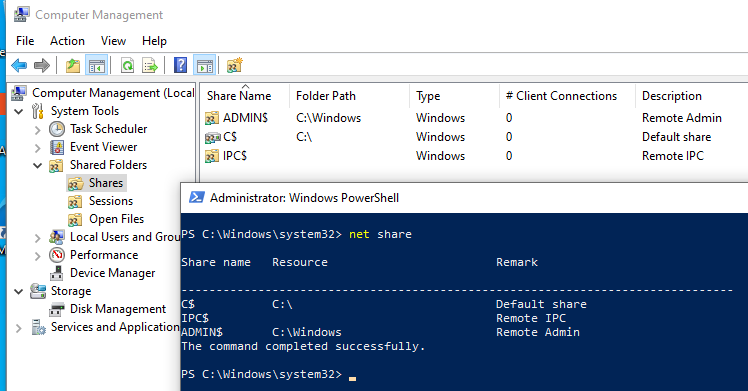

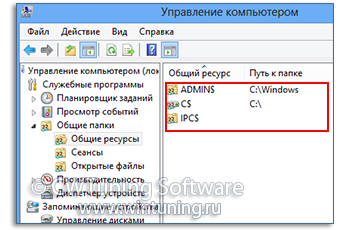

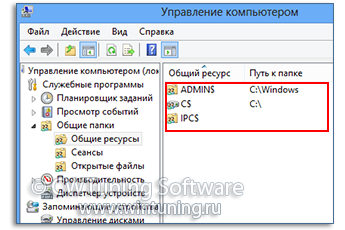

Административные общие ресурсы (шары) используются в Windows для удаленного доступа и управления компьютером. Если открыть консоль управления компьютером (

compmgmt.msc

), развернуть секцию System Tools -> Shared Folders -> Share (Общие папки -> Общие ресурсы) или выполнить команду

net share

, вы увидите список административных общих папок (эти папки скрыты в сетевом окружении и доступ к ним ограничен).

По-умолчанию Windows создает следующие админ шары:

-

Admin$

— Remote admin (это каталог %SystemRoot%) -

IPC$

— Remote IPC (используется в named pipes) -

C$

— Default Share

Если на компьютере имеются другие разделы, которым назначена буква диска, они также автоматически публикуются в виде административных шар (

D$

,

E$

и т.д.). Если вы предоставляете общий доступ к принтеру, то должна быть шара

Print$

или

FAX$

— при использовании факс-сервера.

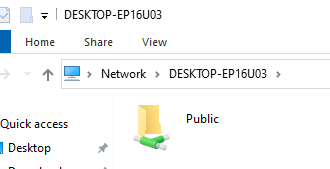

Обратите внимание, что имена общих административных шар заканчиваются знаком $. Этот знак заставляет службу LanmanServer скрывать данные SMB ресурсы при доступе по сети (конкретные файлы и папки в общем сетевом каталоге можно скрыть с помощью Access-Based Enumeration). Если вы попытаетесь в проводнике отобразить список доступных на компьютере сетевых папок (

\computername

), вы не увидите их в списке доступных общих SMB каталогов.

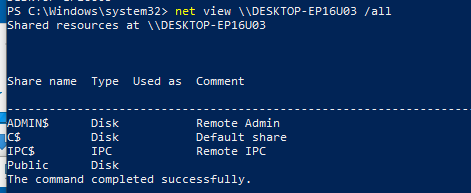

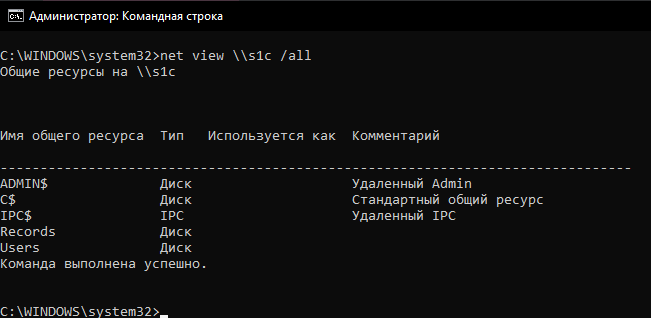

Можно получить список доступных административных шар на удаленном компьютере с помощью команды:

net view \computername /all

В большинстве сторонних файловых менеджеров для Windows доступна опция, позволяющая автоматически показывать доступные административные ресурсы на удаленных компьютерах.

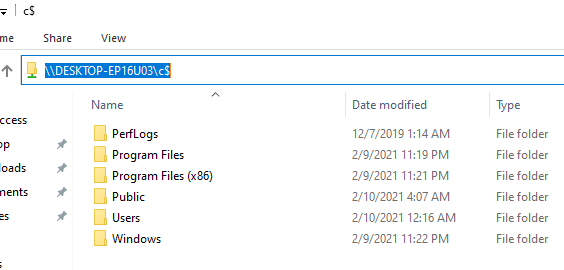

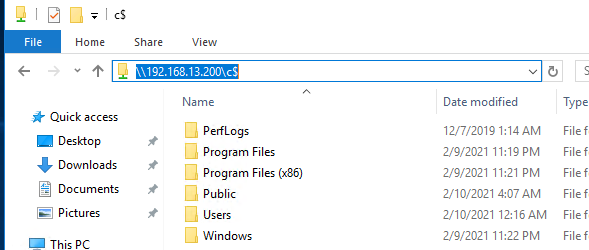

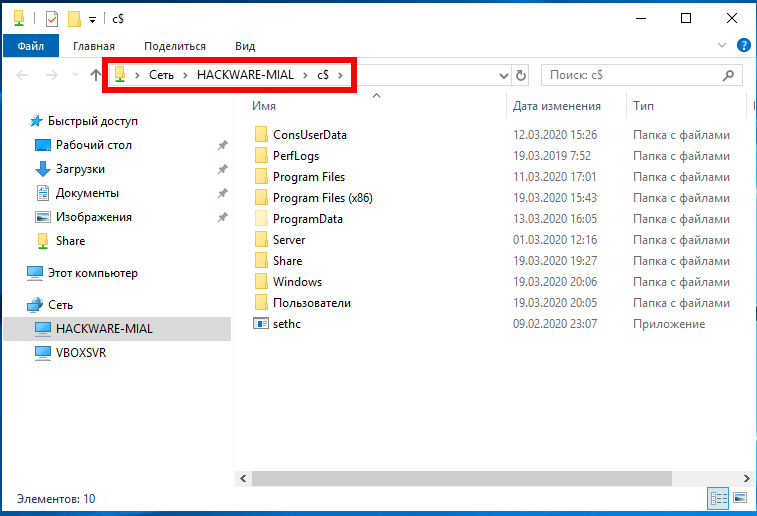

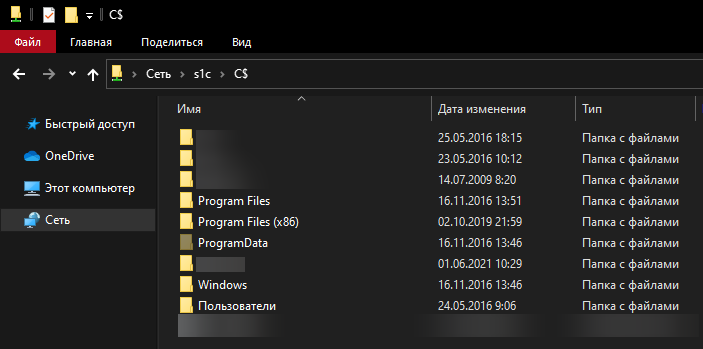

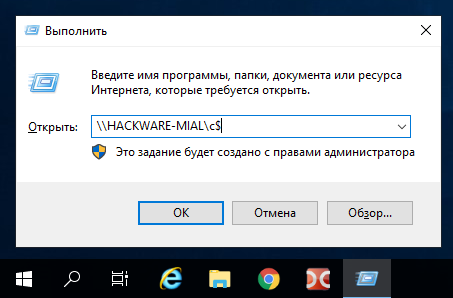

Чтобы открыть содержимое административной шары из File Explorer, нужно указать ее полное имя. Например,

\computernamec$

. Данная команда откроет содержимое локального диска C и позволит вам получить полноценный доступ к файловой системе системного диска удаленного компьютера.

Получить доступ к административным шарам могут только члены локальной группы администраторов компьютера (и группы Backup Operators) при условии, что у вас включен SMB протокол, общий доступ (Turn on file and printer sharing) и доступ по 445 порту TCP не блокируется Windows Defender Firewall.

Содержание:

- Как отключить/включить административные шары в Windows 10?

- Разрешаем удаленный доступ к административным шарам Windows 10

Как отключить/включить административные шары в Windows 10?

Административные шары Windows удобны для удаленного администрирования компьютера, но несут дополнительные риски безопасности (Как минимум не стоит использовать одинаковый пароль локального администратора на всех компьютерах. Чтобы сделать пароли уникальными, используйте LAPS). Вы можете полностью запретить Windows создавать эти скрытые ресурсы.

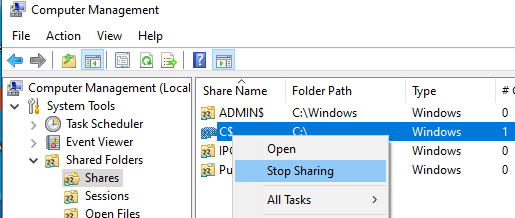

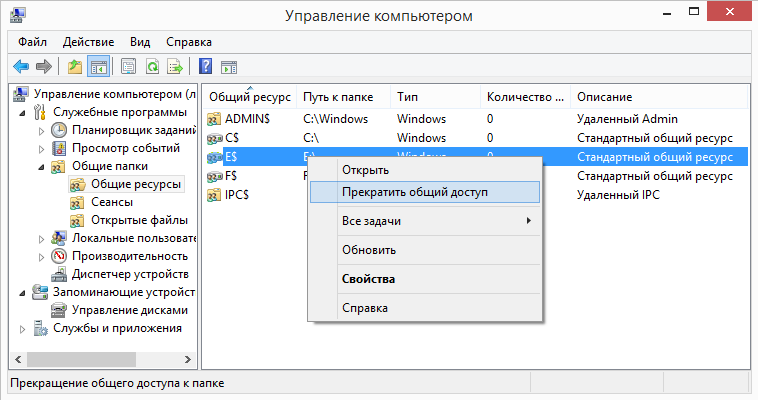

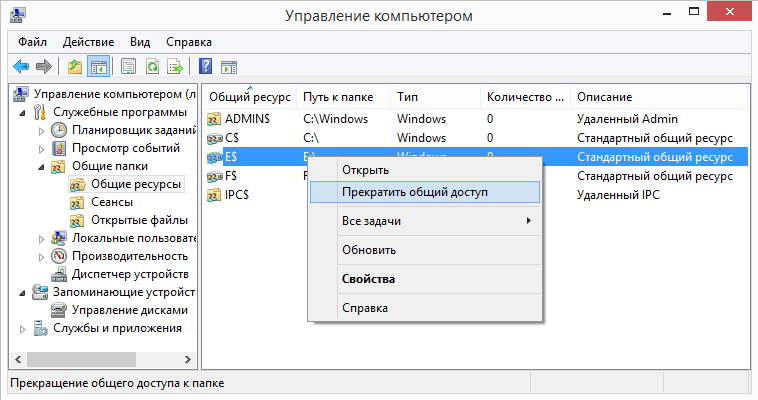

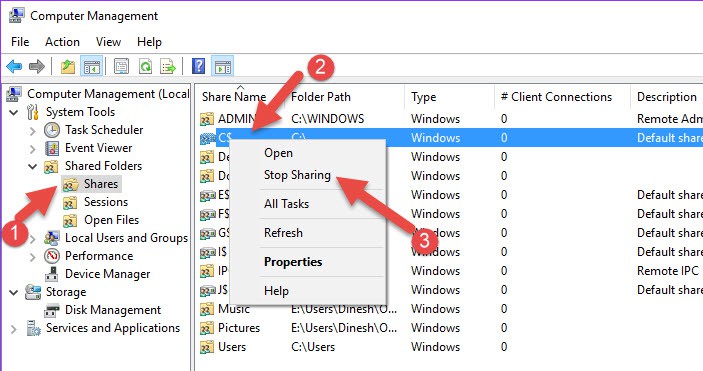

Самый простой способ – щелкнуть правой кнопкой мыши по имени административного ресурса в оснастке управления компьютером и выбрать Stop sharing (или использовать команду

net share IPC$ /delete

). Однако после перезагрузки Windows она пересоздастся автоматически.

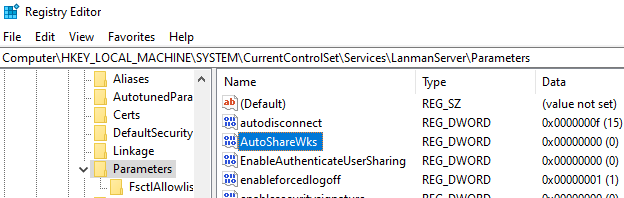

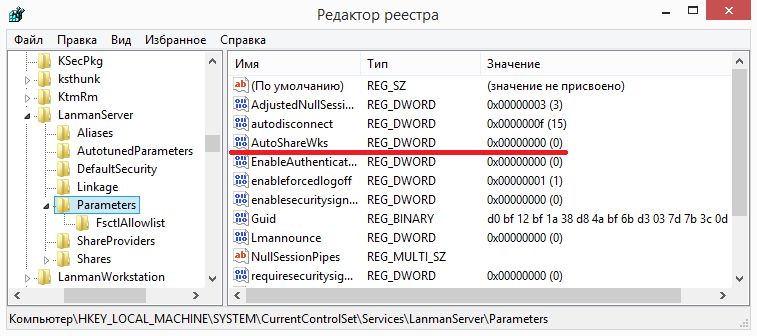

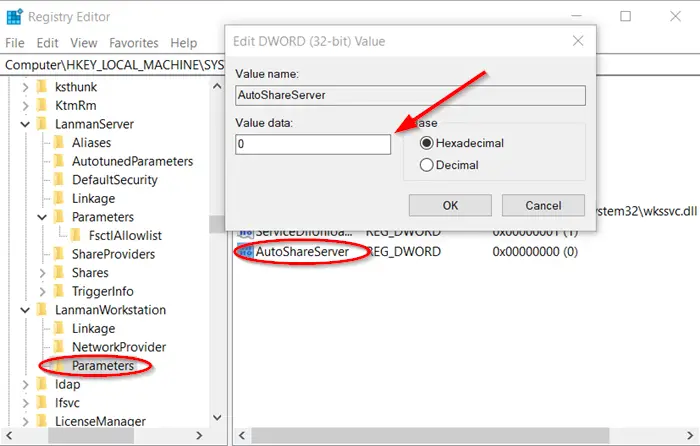

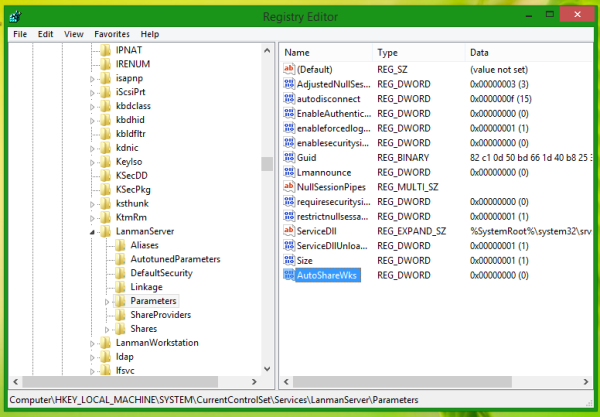

Чтобы запретить Windows публиковать административные шары, нужно открыть редактор реестра regedit.exe, перейти в ветку реестра HKLMSystemCurrentControlSetServicesLanmanServerParameters и добавить Dword параметр с именем AutoShareWks (для десктопных версий Windows) или AutoShareServer (для Windows Server) и значением 0.

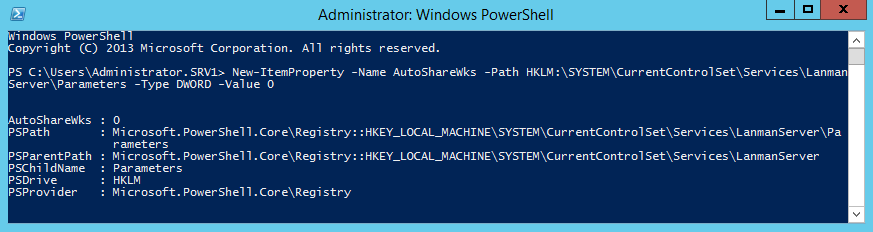

Можно создать это параметр реестра вручную, из командной строки reg add или через PowerShell:

reg add HKLMSYSTEMCurrentControlSetServiceslanmanserverparameters /f /v AutoShareWks /t REG_DWORD /d 0

или

New-ItemProperty -Name AutoShareWks -Path HKLM:SYSTEMCurrentControlSetServicesLanmanServerParameters -Type DWORD -Value 0

Теперь после перезагрузки административные шары не будут создаваться. При этом перестанут работать утилиты удаленного управления компьютером, в том числе psexec.

Если вы хотите включить админские шары, нужно изменить значение параметра на 1 или удалить его.

Set-ItemProperty -Name AutoShareWks -Path HKLM:SYSTEMCurrentControlSetServicesLanmanServerParameters -Value 1

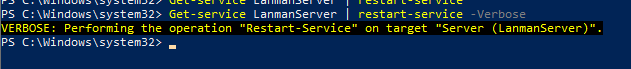

Чтобы Windows пересоздала административные шары, достаточно перезапустить службу Server командой:

Get-service LanmanServer | restart-service

Разрешаем удаленный доступ к административным шарам Windows 10

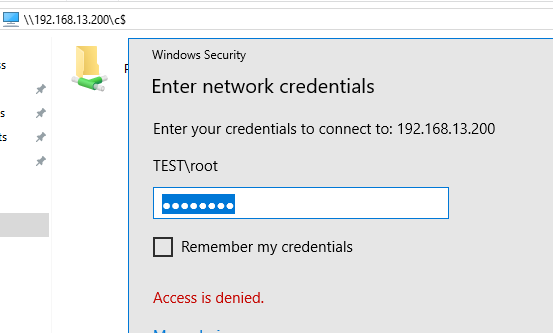

При работе с административными шарами Windows на компьютере, который по умолчанию она отключена) такой доступ работает.

Немного подробнее как выглядит проблема. Я пытаюсь с удаленного компьютера обратится к встроенным административным ресурсам компьютера Windows 10, состоящего в рабочей группе (при отключенном файерволе) таким образом:

-

win10_pcC$ -

\win10_pcIPC$ -

\win10_pcAdmin$

В окно авторизации ввожу имя и пароль учетной записи, состоящей в группе локальных администраторов Windows 10, на что появляется ошибка доступа (Access is denied). При этом доступ к общим сетевым каталогам и принтерам на Windows 10 работает нормально (компьютер виден в сетевом окружении). Доступ под встроенной учетной записью administrator к административным ресурсам при этом тоже работает. Если же этот компьютер включить в домен Active Directory, то под доменными аккаунтами с правами администратора доступ к админским шарам также не блокируется.

Дело в еще одном аспекте политики безопасности, появившемся в UAC – так называемом Remote UAC (контроль учетных записей для удаленных подключений), который фильтрует токены доступа локальных записей и аккаунтов Microsoft, блокируя удаленный административный доступ под такими учеткам. При доступе под доменным аккаунтом такое ограничение не применяется.

Отключить Remote UAC можно путем создания в системном реестре параметра LocalAccountTokenFilterPolicy

Совет. Эта операция несколько снижает уровень безопасности Windows.

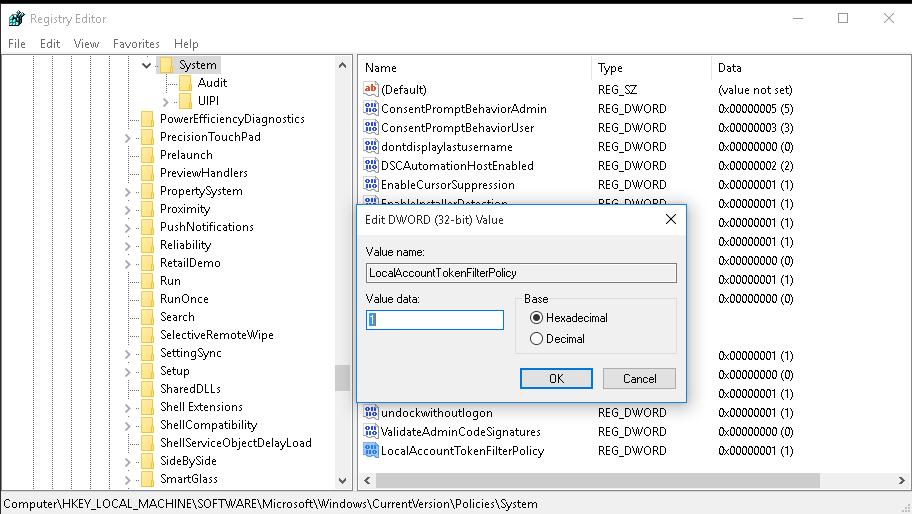

- Откройте редактор реестра (regedit.exe);

- Перейдите в ветку реестра HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem ;

- Создайте новый параметр типа DWORD (32-bit) с именем LocalAccountTokenFilterPolicy;

- Установите значение параметра LocalAccountTokenFilterPolicy равным 1;

- Для применения изменений потребуется перезагрузить компьютер

Примечание. Создать параметр LocalAccountTokenFilterPolicy можно всего одной командой

reg add "HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem" /v "LocalAccountTokenFilterPolicy" /t REG_DWORD /d 1 /f

После перезагрузки попробуйте удаленно открыть административный каталог C$ на Windows 10 компьютере. Авторизуйтесь под учетною записью, входящей в группу локальных администраторов. Должно открыться окно проводника с содержимым диска C:.

Примечание. После этого станет доступен и другой функционал удаленного управления Windows 10. В том числе теперь можно удаленно подключиться к компьютеру с помощью оснастки Computer Management (Управление компьютером) и другими стандартными консолями.

Итак, мы разобрались как с помощью параметра LocalAccountTokenFilterPolicy разрешить удаленный доступ к скрытым админ-ресурсам для всех локальных администраторов компьютера Windows. Инструкция применима также к Windows 8.1, 7 и Windows Server.

Удаление административных шар в Windows

Общие файловые ресурсы или шары (shares) предназначены для того, чтобы предоставлять пользователям удаленный доступ к файлам. Большинство пользователей считает, что для предоставления доступа к своим файлам их необходимо предварительно ″расшарить″, однако это не совсем так.

Для того, чтобы посмотреть список уже имеющихся на компьютере шар, надо набрать Win+R и выполнить команду compmgmt.msc, затем в оснастке Управление компьютером (Computer Management) перейти в раздел Общие папкиОбщие ресурсы (Shared foldersShares). По умолчанию в любой ОС Windows присутствуют такие шары как ADMIN$ (C:Windows), С$ (C:), E$ (E:), F$ (F:) и так далее по количеству дисков в системе.

Это так называемые административные шары, доступ к которым имеют только члены группы локальных администраторов на компьютере. Будучи администратором (или зная его пароль) достаточно набрать в проводнике что-то типа \«имя компьютера»C$ и можно получить неограниченный доступ к файловой системе на удаленном компьютере.

Административные ресурсы очень удобны в плане администрирования, но с точки зрения безопасности являются дополнительной ″дырой″. Если вы серьезно относитесь к защите своих данных, то доступ к ним желательно отключить. Однако если просто удалить шару из оснастки управления компьютером, то после перезагрузки все вернется обратно.

Чтобы этого не произошло, необходимо открыть редактор реестра и перейти в раздел HKLMSystemCurrentControlSetServicesLanmanServerParameters. Для полного отключения административных шар надо добавить параметр типа DWORD с именем AutoShareWks и значением 0 (для рабочей станции) или параметр типа DWORD с именем AutoShareServer и значением 0 (для серверной ОС).

Также настройку можно произвести с помощью PowerShell, например:

New-ItemProperty -Name AutoShareWks -Path HKLM:SYSTEMCurrentControlSetServicesLanmanServerParameters -Type DWORD -Value 0

Теперь после перезагрузки административные шары больше не появятся. Для их включения надо задать параметру AutoShareWksAutoShareServer значение 1 либо удалить его из реестра.

Содержание

- Управление административными шарами (Admin$, IPC$, C$, D$) в Windows 10

- Как отключить/включить административные шары в Windows 10?

- Разрешаем удаленный доступ к административным шарам Windows 10

- Управление административными общими ресурсами (админ-шарами) в Windows

- Что есть «админ-шара» и с чем её едят?

- Как прекратить общий доступ к админ-шарам

- Как вернуть автоматическое создание и восстановить стандартные админ-шары

- «Отказано в доступе» или «Access is denied» при попытке входа в админ-шару

- Отключить админские шары windows 10

- Отключить админские шары windows 10

- Лучший отвечающий

- Вопрос

- Ответы

- Удаление административных шар в Windows

Управление административными шарами (Admin$, IPC$, C$, D$) в Windows 10

По-умолчанию Windows создает следующие админ шары:

Можно получить список доступных административных шар на удаленном компьютере с помощью команды:

net view \computername /all

Получить доступ к административным шарам могут только члены локальной группы администраторов компьютера (и группы Backup Operators) при условии, что у вас включен SMB протокол, общий доступ (Turn on file and printer sharing) и доступ по 445 порту TCP не блокируется Windows Defender Firewall.

Как отключить/включить административные шары в Windows 10?

Административные шары Windows удобны для удаленного администрирования компьютера, но несут дополнительные риски безопасности (Как минимум не стоит использовать одинаковый пароль локального администратора на всех компьютерах. Чтобы сделать пароли уникальными, используйте LAPS). Вы можете полностью запретить Windows создавать эти скрытые ресурсы.

Самый простой способ – щелкнуть правой кнопкой мыши по имени административного ресурса в оснастке управления компьютером и выбрать Stop sharing (или использовать команду net share IPC$ /delete ). Однако после перезагрузки Windows она пересоздастся автоматически.

Чтобы запретить Windows публиковать административные шары, нужно открыть редактор реестра regedit.exe, перейти в ветку реестра HKLMSystemCurrentControlSetServicesLanmanServerParameters и добавить Dword параметр с именем AutoShareWks (для десктопных версий Windows) или AutoShareServer (для Windows Server) и значением .

Можно создать это параметр реестра вручную, из командной строки reg add или через PowerShell:

reg add HKLMSYSTEMCurrentControlSetServiceslanmanserverparameters /f /v AutoShareWks /t REG_DWORD /d 0

Теперь после перезагрузки административные шары не будут создаваться. При этом перестанут работать утилиты удаленного управления компьютером, в том числе psexec.

Если вы хотите включить админские шары, нужно изменить значение параметра на 1 или удалить его.

Чтобы Windows пересоздала административные шары, достаточно перезапустить службу Server командой:

Разрешаем удаленный доступ к административным шарам Windows 10

При работе с административными шарами Windows на компьютере, который не добавлен в домен Active Directory (состоит в рабочей группе) есть одна важная особенность. Windows 10 блокирует удаленный доступ к дефолтным административным шарам под пользователем, входящим в группу локальных администраторов. Причем под учетной записью встроенного локального администратора (по умолчанию она отключена) такой доступ работает.

Немного подробнее как выглядит проблема. Я пытаюсь с удаленного компьютера обратится к встроенным административным ресурсам компьютера Windows 10, состоящего в рабочей группе (при отключенном файерволе) таким образом:

В окно авторизации ввожу имя и пароль учетной записи, состоящей в группе локальных администраторов Windows 10, на что появляется ошибка доступа (Access is denied). При этом доступ к общим сетевым каталогам и принтерам на Windows 10 работает нормально (компьютер виден в сетевом окружении). Доступ под встроенной учетной записью administrator к административным ресурсам при этом тоже работает. Если же этот компьютер включить в домен Active Directory, то под доменными аккаунтами с правами администратора доступ к админским шарам также не блокируется.

Дело в еще одном аспекте политики безопасности, появившемся в UAC – так называемом Remote UAC (контроль учетных записей для удаленных подключений), который фильтрует токены доступа локальных записей и аккаунтов Microsoft, блокируя удаленный административный доступ под такими учеткам. При доступе под доменным аккаунтом такое ограничение не применяется.

Отключить Remote UAC можно путем создания в системном реестре параметра LocalAccountTokenFilterPolicy

reg add «HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem» /v «LocalAccountTokenFilterPolicy» /t REG_DWORD /d 1 /f

После перезагрузки попробуйте удаленно открыть административный каталог C$ на Windows 10 компьютере. Авторизуйтесь под учетною записью, входящей в группу локальных администраторов. Должно открыться окно проводника с содержимым диска C:.

Итак, мы разобрались как с помощью параметра LocalAccountTokenFilterPolicy разрешить удаленный доступ к скрытым админ-ресурсам для всех локальных администраторов компьютера Windows. Инструкция применима также к Windows 8.1, 7 и Windows Server.

Источник

Управление административными общими ресурсами (админ-шарами) в Windows

Разберёмся, что такое административные сетевые ресурсы (админ-шары), для чего они нужны, как их включать/отключать и удалять, и что делать с ошибкой «Отказано в доступе» (Access is denied) при входе в админ-шару.

Что есть «админ-шара» и с чем её едят?

Общие сетевые ресурсы («шары», от англ. «share» – «делиться») используются для получения доступа к ресурсам на другом компьютере с использованием сетевого подключения.

Например: к компьютеру А по USB подключен принтер, не умеющий работать по сети. При этом, поблизости находится компьютер Б, которому так же необходимо печатать документы на данный принтер. Проще всего это сделать, «расшарив» принтер в сеть, и с компьютера Б отправлять задание печати на компьютер А, а с компьютера А это задание будет автоматически перебрасываться на принтер. В данном случае этот принтер будет называться расшаренным (shared printer).

То же самое можно выполнить с папками: дать доступ на чтение/запись из/в них по сети, и любой (или определённый) пользователь сможет подключиться к компьютеру, выполняющему роль файлового сервера, прочитать, скопировать или записать документы в расшаренную сетевую папку.

Шары подразделяются на пользовательские (которые создаёт сам пользователь, например: для организации файлового сервера в пределах локальной сети, или для обеспечения многопользовательского доступа к принтерам) и административные, которые ОС Windows создаёт автоматически для обеспечения работы некоторых функций ОС.

По-умолчанию Windows создаёт следующие админ-шары:

Просмотреть активные шары можно двумя способами:

Помимо сторонних файловых менеджеров, просмотреть список админ-шар на удалённых устройствах можно с помощью CMD/PowerShell, команда: net view \имя_компьютера /all

Для доступа к админ-шаре необходимо соблюдение следующих условий:

При соблюдении всех вышеперечисленных условий, доступ к админ-шарам должен появиться.

В случае, если при попытке доступа к админ-шарам появляется ошибка «Отказано в доступе» – способ решения в конце статьи.

Как прекратить общий доступ к админ-шарам

Так или иначе, админ-шары – это брешь в безопасности. Потому, в случае, если админ-шары не используются – есть смысл их удалить.

Прекратить общий доступ к ресурсам можно через CMD/PowerShell или Управление компьютером.

Данный способ – ручное прекращение доступа к общим ресурсам. Однако, в будущем, при некоторых манипуляциях с ОС (перезапуск службы сервера Lanman, расшаривание принтеров, включение-отключение факса, подключение дисков или создание разделов, пр.), админ-шары продолжат создаваться автоматически.

Отныне, после перезагрузки компьютера админ-шары не будут создаваться автоматически. Вместе с этим перестанут работать встроенные утилиты удалённого управления компьютером.

Как вернуть автоматическое создание и восстановить стандартные админ-шары

Для включения автоматического создания админ-шар необходимо в реестре, в разделе HKLMSYSTEMCurrentControlSetServicesLanmanServerParameters изменить значение параметра AutoShareWks или AutoShareAuto на 1 или вовсе удалить этот параметр.

Для восстановления стандартных админ-шар, достаточно после включения автоматического создания админ-шар перезапустить службу LanmanServer:

После произведённых манипуляций, стандартные админ-шары должны быть созданы.

«Отказано в доступе» или «Access is denied» при попытке входа в админ-шару

Начиная с Windows Vista, Microsoft ввели UAC – инструмент повышения безопасности ОС. В частности, один из компонентов UAC – Remote UAC, может мешать в получении доступа к админ-шарам, если компьютер находится не в домене. Для отключения данного компонента, необходимо внести изменения в реестр на целевой машине.

В некоторых случаях требуется перезагрузить компьютер для применения изменений.

Это же действие можно выполнить с помощью команды CMD/PS:

reg add HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem /v «LocalAccountTokenFilterPolicy» /t REG_DWORD /d 1 /f

После проведённых манипуляций, доступ к админ-шарам должен появиться.

Источник

Отключить админские шары windows 10

Сообщения: 166

Благодарности: 23

Запускаешь Regedit и по ветке [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesLanmanServerParameters]

создаешь такой DWORD-параметр (если его еще нет, вроде как должен быть изначально):

«AutoShareWks», и присваиваешь ему значение «0», после чего перезагрузка.

P.S. IPC$ выключить нельзя

Если же вы забыли свой пароль на форуме, то воспользуйтесь данной ссылкой для восстановления пароля.

Сообщения: 36075

Благодарности: 6523

» width=»100%» style=»BORDER-RIGHT: #719bd9 1px solid; BORDER-LEFT: #719bd9 1px solid; BORDER-BOTTOM: #719bd9 1px solid» cellpadding=»6″ cellspacing=»0″ border=»0″> » width=»100%» style=»BORDER-RIGHT: #719bd9 1px solid; BORDER-LEFT: #719bd9 1px solid; BORDER-BOTTOM: #719bd9 1px solid» cellpadding=»6″ cellspacing=»0″ border=»0″>

Сообщения: 1

Благодарности:

Сообщения: 25157

Благодарности: 3792

Читайте также: курсоры для windows 10 геншин импакт

Сообщения: 4

Благодарности:

Сообщения: 12426

Благодарности: 2328

Отключить админские шары windows 10

Этот форум закрыт. Спасибо за участие!

Лучший отвечающий

Вопрос

Ситуация: есть домен, есть сервер под 2008R2 на котором храниться достаточно важная инфа.

Используя удаленное управление АД можно создать на этом сервере нового пользователя, в т.ч. локального админа.

Нужно эту возможность убрать.

Насколько я понимаю для этого достаточно отключить скрытые общие ресурсы (C$, ADMIN$, IPC$ )

Отключал их через net share C$ (Admin$, IPC$) /delete, после удаления удаленно управлять сервером невозможно, что и требуется.

Но после перезагрузки эти шары появляются снова.

Как их отключить навсегда?

Какие проблемы потенциально могут вылезти после их отключения?

Ответы

Не надо отключать стандартные шары, не надо курочить систему, тем более что на ней находится важная информация!

Для защиты системы существуют фаэрвол и политики безопасности. С их помощью можно привести систему практически к любому уровню безопасности.

Источник

Удаление административных шар в Windows

Общие файловые ресурсы или шары (shares) предназначены для того, чтобы предоставлять пользователям удаленный доступ к файлам. Большинство пользователей считает, что для предоставления доступа к своим файлам их необходимо предварительно ″расшарить″, однако это не совсем так.

Для того, чтобы посмотреть список уже имеющихся на компьютере шар, надо набрать Win+R и выполнить команду compmgmt.msc, затем в оснастке Управление компьютером (Computer Management) перейти в раздел Общие папкиОбщие ресурсы (Shared foldersShares). По умолчанию в любой ОС Windows присутствуют такие шары как ADMIN$ (C:Windows), С$ (C:), E$ (E:), F$ (F:) и так далее по количеству дисков в системе.

Это так называемые административные шары, доступ к которым имеют только члены группы локальных администраторов на компьютере. Будучи администратором (или зная его пароль) достаточно набрать в проводнике что-то типа \«имя компьютера»C$ и можно получить неограниченный доступ к файловой системе на удаленном компьютере.

Административные ресурсы очень удобны в плане администрирования, но с точки зрения безопасности являются дополнительной ″дырой″. Если вы серьезно относитесь к защите своих данных, то доступ к ним желательно отключить. Однако если просто удалить шару из оснастки управления компьютером, то после перезагрузки все вернется обратно.

Чтобы этого не произошло, необходимо открыть редактор реестра и перейти в раздел HKLMSystemCurrentControlSetServicesLanmanServerParameters. Для полного отключения административных шар надо добавить параметр типа DWORD с именем AutoShareWks и значением 0 (для рабочей станции) или параметр типа DWORD с именем AutoShareServer и значением 0 (для серверной ОС).

Также настройку можно произвести с помощью PowerShell, например:

Теперь после перезагрузки административные шары больше не появятся. Для их включения надо задать параметру AutoShareWksAutoShareServer значение 1 либо удалить его из реестра.

Источник

Adblock

detector

» width=»100%» style=»BORDER-RIGHT: #719bd9 1px solid; BORDER-LEFT: #719bd9 1px solid; BORDER-BOTTOM: #719bd9 1px solid» cellpadding=»6″ cellspacing=»0″ border=»0″>

Административные общие ресурсы (общие ресурсы) используются в Windows для удаленного доступа и управления компьютером. Если вы откроете Консоль управления компьютером (

compmgmt.msc

), развернете Системные инструменты -> Общие папки -> Раздел «Общий доступ» или запустите команду

net share

, вы увидите список административных общих папок (эти папки скрыты в Моей сети и доступ к ним ограничен).

По умолчанию Windows создает следующие области администрирования:

-

Admin$– Удаленный администратор (это каталог% SystemRoot%)

-

IPC$– удаленный IPC (используется в именованных каналах)

-

C$– Совместное использование по умолчанию

Если на компьютере есть другие разделы, которым назначена буква диска, они также автоматически публикуются как административные общие ресурсы (

D$

,

E$

и т.д.). Если вы используете общий принтер, должен быть шар

Print$

или

FAX$

– при использовании факс-сервера.

Обратите внимание, что общие названия административных шаров заканчиваются на $. Этот токен заставляет службу LanmanServer скрывать эти ресурсы SMB при доступе к сети (определенные файлы и папки в общей сетевой папке могут быть скрыты с помощью перечисления на основе входа в систему). Если вы попытаетесь просмотреть список сетевых папок (

\computername

), доступных на вашем компьютере, в проводнике Windows, вы не увидите их в списке доступных общих ресурсов SMB.

вы можете получить список административных общих ресурсов, доступных на удаленном компьютере, с помощью команды:

net view \computername /all

Большинство сторонних файловых менеджеров для Windows имеют возможность автоматически отображать административные ресурсы, доступные на удаленных компьютерах.

Чтобы открыть содержимое административного общего ресурса из проводника, необходимо указать его полное имя. Например,

\computernamec$

. Эта команда откроет содержимое локального диска C и позволит вам получить полный доступ к файловой системе системного диска удаленного компьютера.

Только члены группы администраторов локального компьютера (и группы операторов резервного копирования) могут получить доступ к административным сферам при условии, что SMB включен, общий доступ к файлам и принтерам включен и доступ через TCP-порт 445 не заблокирован из брандмауэра Защитника Windows.

Сферы администрирования Windows полезны для удаленного администрирования компьютеров, но они сопряжены с дополнительными рисками безопасности (как минимум, вы не должны использовать один и тот же пароль локального администратора на всех компьютерах. Чтобы сделать пароли уникальными, используйте LAPS). Вы можете полностью запретить Windows создавать эти скрытые ресурсы.

Самый простой способ – щелкнуть правой кнопкой мыши имя административного ресурса в оснастке «Управление компьютером» и выбрать «Остановить совместное использование» (или использовать команду

net share IPC$ /delete

). Однако после перезапуска Windows он будет автоматически создан заново.

Чтобы Windows не публиковала административные общие ресурсы, вам необходимо открыть редактор реестра regedit.exe, перейти в раздел реестра HKLM System CurrentControlSet Services LanmanServer Parameters и добавить параметр Dword с именем AutoShareWks (для настольных версий Windows) или AutoShareServer (для Windows Server) и значение 0.

Вы можете создать этот параметр реестра вручную, из командной строки reg add или через PowerShell:

reg add HKLMSYSTEMCurrentControlSetServiceslanmanserverparameters /f /v AutoShareWks /t REG_DWORD /d 0

или

New-ItemProperty -Name AutoShareWks -Path HKLM:SYSTEMCurrentControlSetServicesLanmanServerParameters -Type DWORD -Value 0

Вы можете распространить этот раздел реестра на компьютеры домена с помощью объекта групповой политики.

Теперь после перезагрузки административные сферы создаваться не будут. В этом случае утилиты удаленного управления компьютером, в том числе psexec, перестанут работать.

Если вы хотите включить шарики админки, вам нужно изменить значение параметра на 1 или удалить его.

Set-ItemProperty -Name AutoShareWks -Path HKLM:SYSTEMCurrentControlSetServicesLanmanServerParameters -Value 1

Чтобы Windows воссоздала административные общие ресурсы, просто перезапустите службу сервера с помощью команды:

Get-service LanmanServer | restart-service

Разрешаем удаленный доступ к административным шарам Windows 10

При работе с административными сферами Windows на компьютере, который не присоединен к домену Active Directory (принадлежит рабочей группе), есть важная особенность. Windows 10 блокирует удаленный доступ к предопределенным административным сферам под пользователем, который является членом группы локальных администраторов. Также этот вход работает со встроенной учетной записью локального администратора (по умолчанию она отключена.

Еще несколько подробностей о том, как выглядит проблема. Я пытаюсь с удаленного компьютера получить доступ к интегрированным административным ресурсам компьютера с Windows 10, который находится в рабочей группе (с отключенным брандмауэром) следующим образом:

-

win10_pcC$ -

\win10_pcIPC$ -

\win10_pcAdmin$

В окне авторизации я ввожу имя и пароль учетной записи, которая является членом группы локальных администраторов Windows 10, которая отображает ошибку доступа (Доступ запрещен). В то же время доступ к сетевым каталогам и общим принтерам в Windows 10 работает нормально (компьютер отображается в «Мое сетевое окружение»). Доступ к административным ресурсам со встроенной учетной записью администратора также работает. Если этот компьютер входит в домен Active Directory, доступ к сферам администрирования не блокируется даже в учетных записях домена с правами администратора.

Дело в другом аспекте политики безопасности, появившейся в UAC: так называемом удаленном UAC (User Account Control for Remote Connections), который фильтрует токены доступа для локальных учетных записей и учетных записей Microsoft, блокируя удаленный административный доступ под этими учетными записями. Это ограничение не применяется при входе в систему с учетной записью домена.

Вы можете отключить удаленный UAC, создав параметр LocalAccountTokenFilterPolicy в реестре

Совет. Эта операция несколько снижает уровень безопасности Windows.

- Откройте редактор реестра (regedit.exe);

- Перейдите в ветку реестра HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows CurrentVersion Policies System ;

- Создайте новый параметр DWORD (32-разрядный) с именем LocalAccountTokenFilterPolicy;

- Установите для параметра LocalAccountTokenFilterPolicy значение 1;

- Вам нужно будет перезагрузить компьютер, чтобы изменения вступили в силу

Примечание. Вы можете создать параметр LocalAccountTokenFilterPolicy с помощью одной команды

reg add "HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem" /v "LocalAccountTokenFilterPolicy" /t REG_DWORD /d 1 /f

После перезагрузки попробуйте удаленно открыть административный каталог C $ на компьютере с Windows 10. Войдите в систему, используя учетную запись, которая является членом группы локальных администраторов. Должно открыться окно проводника с содержимым диска C:.

Примечание. Позже будут доступны и другие функции удаленного управления Windows 10. Теперь вы можете удаленно подключаться к компьютеру с помощью оснастки «Управление компьютером» и других стандартных консолей.

Итак, мы разобрались, как использовать параметр LocalAccountTokenFilterPolicy, чтобы разрешить удаленный доступ к скрытым административным ресурсам для всех локальных администраторов на компьютере с Windows. Инструкции также применимы к Windows 8.1, 7 и Windows Server.

Источник изображения: winitpro.ru

В некоторых случаях необходимо включить административные общие ресурсы на локальных жёстких дисках, обычно для административных целей. Административные общие ресурсы — это сетевые папки, которые создаются по умолчанию (также называются Admin shares или Administrative shares) для всех дисков (C$, D$ и т.д.) на компьютере Windows, которые по умолчанию скрыты и недоступны из сети.

Windows Vista и более новые версии Windows (Windows 7, 8 и 10) не позволяют локальным учётным записям получать доступ к административным общим ресурсам через сеть. В результате этого вы получаете сообщение об «отказе в доступе» всякий раз, когда вы пытаетесь подключиться с компьютера в сети к дефолтным административным ресурсам (например, к C$) на другой рабочей станции вашей локальной сети, или вы получаете следующее сообщение об ошибке: «Вход не выполнен: Windows не может войти в систему. Убедитесь, что ваше имя пользователя и пароль верны».

В этом руководстве вы найдёте инструкции о том, как успешно включить стандартные административные общие ресурсы локальных дисков на компьютере под управлением Windows 10, 8.1, 8 или 7.

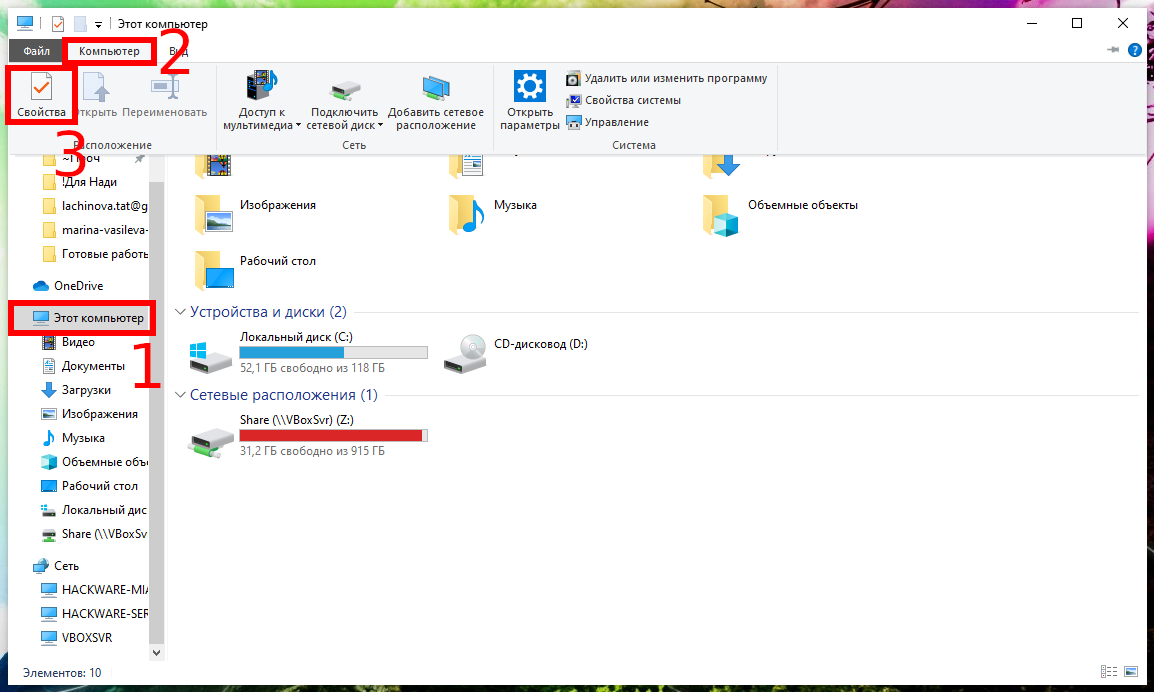

Важное замечание: чтобы получить доступ к общим ресурсам администратора, необходимо убедиться, что компьютеры Хост* и Гость** принадлежат к одной и той же рабочей группе или домену (оба имеют одинаковое имя рабочей группы или домена).

* Хост-компьютер = компьютер с активированными общими ресурсами администратора.

** Гостевой компьютер = любой другой компьютер в сети, который будет подключаться к общим ресурсам администратора на хост-компьютере.

Чтобы проверить, какое имя у вашего компьютера, откройте проводник, в нём найдите вкладку «Этот компьютер», вверху нажмите кнопку «Компьютер» и в открывшемся меню нажмите кнопку «Свойства»:

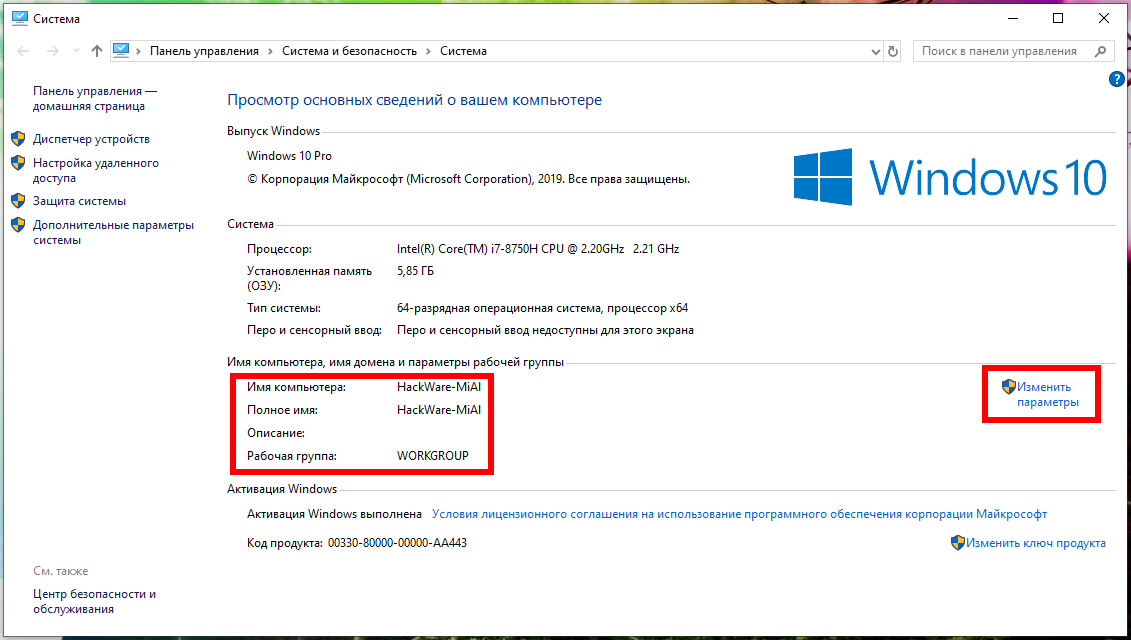

В новом открывшемся окне вы увидите «Имя компьютера» и «Рабочую группу»:

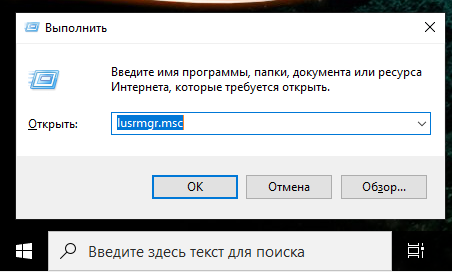

Шаг 1. Включите учётную запись администратора и установите пароль.

Если вы хотите получить доступ к общим ресурсам администратора на компьютере (хосте), используя учётную запись пользователя «Администратор», то вы должны включить и установить пароль для учётной записи администратора на этом компьютере. Для этого:

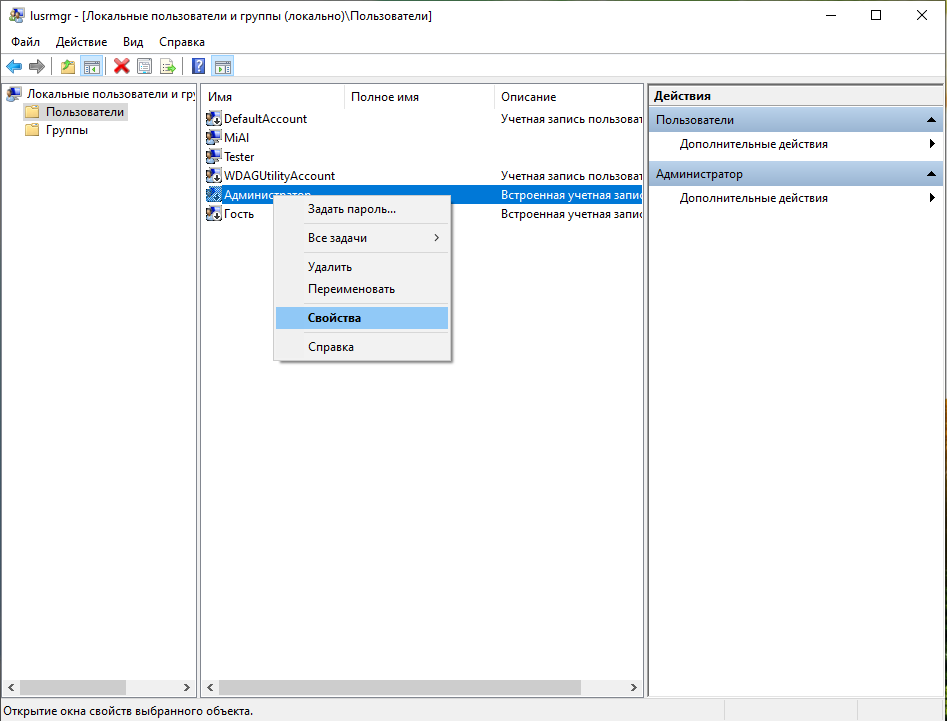

1. Нажмите клавиши Win+r, чтобы открыть окно запуска команды.

2. Введите lusrmgr.msc и нажмите Enter.

3. Откройте Пользователи.

4. Щёлкните правой кнопкой мыши Администратор и выберите Свойства.

5. Снимите флажок «Отключить учётную запись» и нажмите ОК.

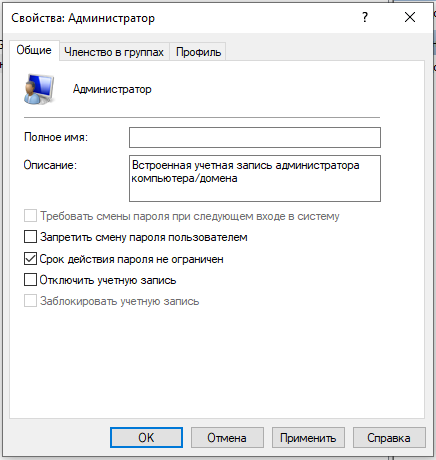

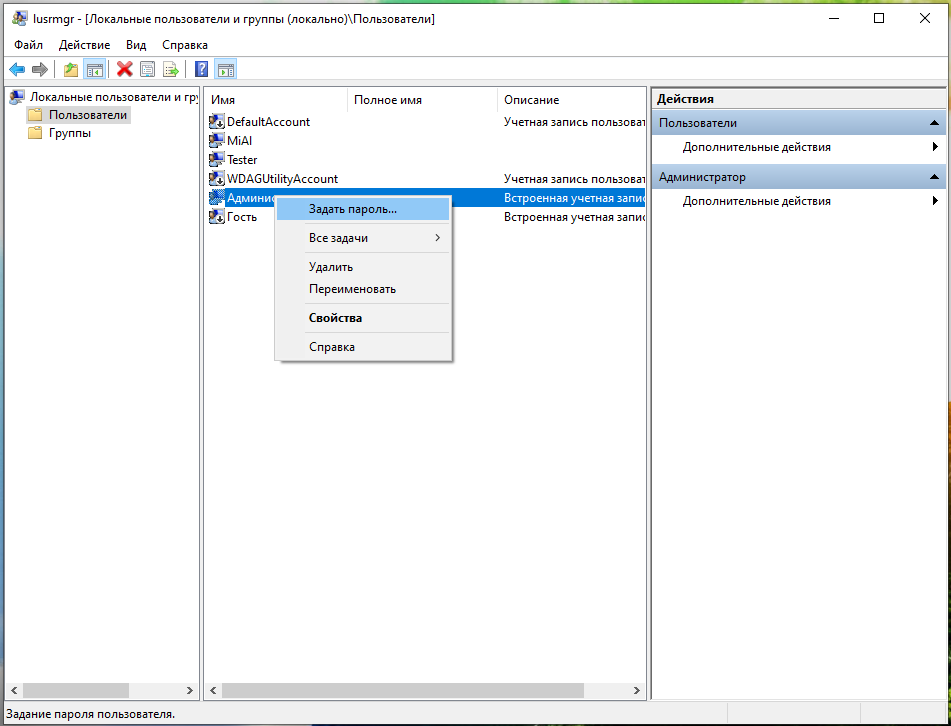

6. Снова щёлкните правой кнопкой мыши учётную запись администратора и выберите «Задать пароль».

7. Укажите пароль для учётной записи администратора и нажмите «ОК».

Шаг 2. Общий доступ к файлам и принтерам

На обеих машинах, т.е. удалённом компьютере (которым будем управлять) и локальном компьютере (с которого будем управлять), должен быть включён общий доступ к файлам и принтерам.

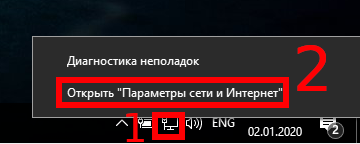

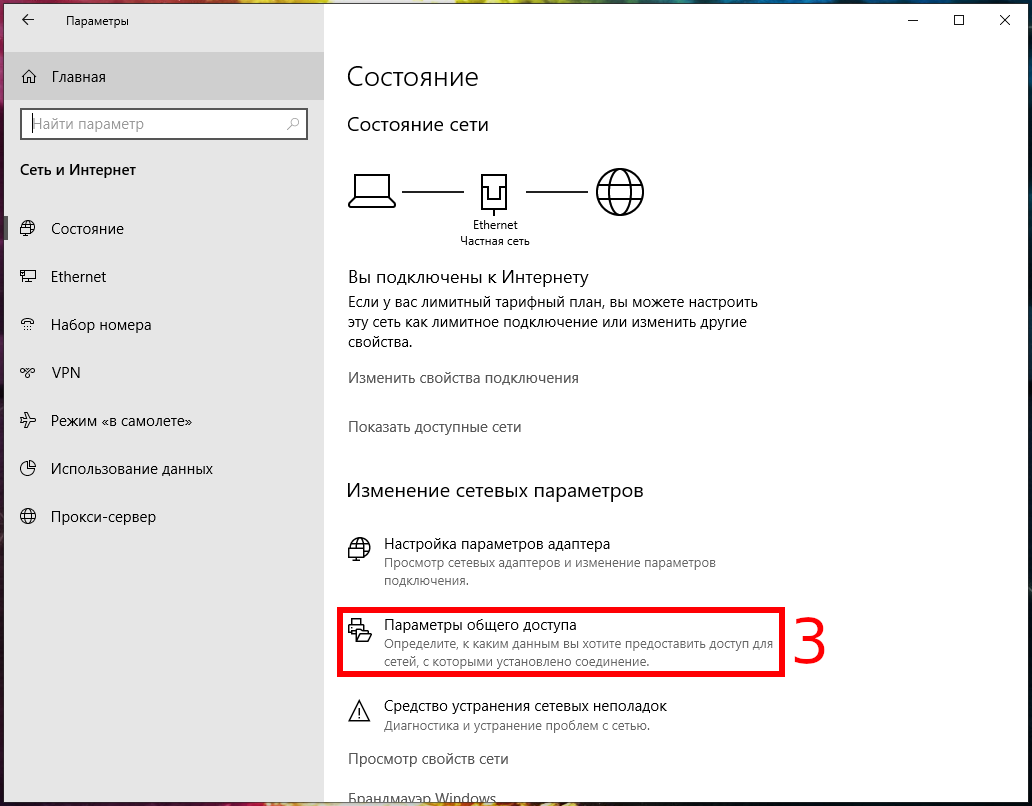

Нажмите правой кнопкой мыши на значок сетевого соединения и нажмите «Открыть параметры сети и Интернет»:

В открывшемся окне нажмите на «Параметры общего доступа»:

Если вы хотите перейти к этим настройкам через «Панель управления», то путь такой: Панель управленияСеть и ИнтернетЦентр управления сетями и общим доступомДополнительные параметры общего доступа

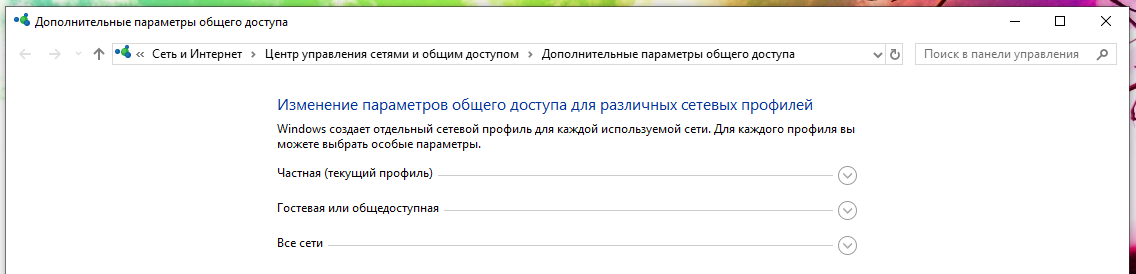

В новом окне настройки разбиты на три раздела:

- Частная

- Гостевая или общедоступная

- Все сети

Пометка «(текущий профиль)» означает, что в данный момент используется именно этот профиль.

Нам нужно изменить настройки для той сети, которая отмечена как «(текущий профиль)», а также в разделе «Все сети».

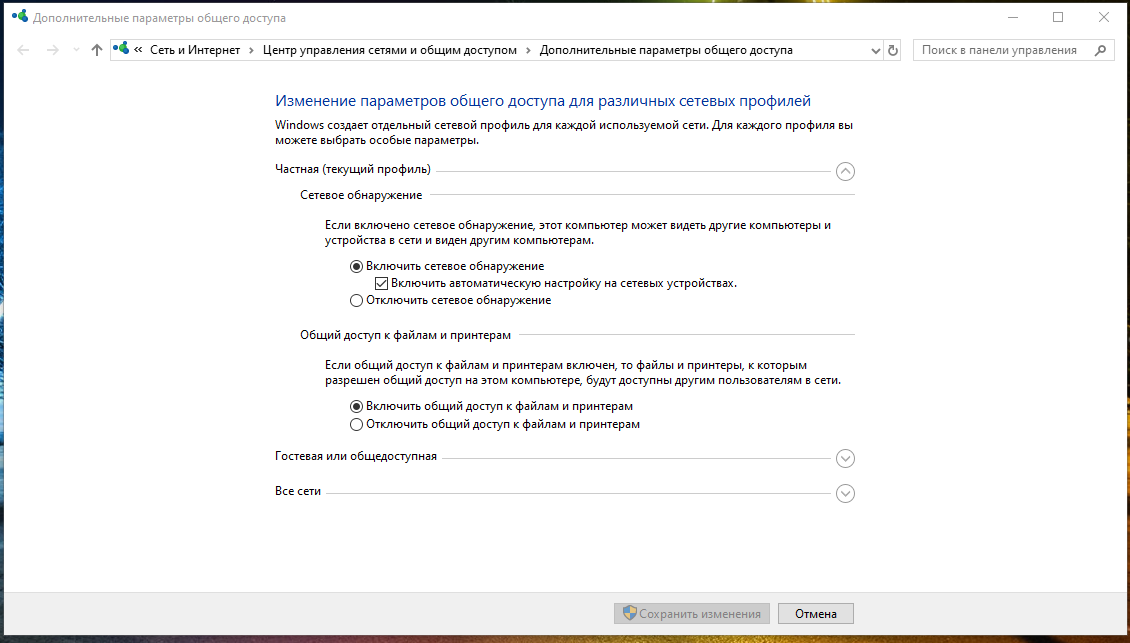

Переходим в Частная (текущий профиль):

Первая настройка: Сетевой обнаружение (Если включено сетевое обнаружение, этот компьютер может видеть другие компьютеры и устройства в сети и виден другим компьютерам). В ней выберите «Включить сетевое обнаружение» и поставьте галочку «Включить автоматическую настройку на сетевых устройствах».

Вторая настройка: Общий доступ к файлам и принтерам (Если общий доступ к файлам и принтерам включён, то файлы и принтеры, к которым разрешён общий доступ на этом компьютере, будут доступны другим пользователям в сети). Здесь выберите «Включить общий доступ к файлам и принтерам».

Вас также могут заинтересовать статьи:

- SMB: настройка общей сетевой папки в Windows

- Как создать общую сетевую папку на Windows

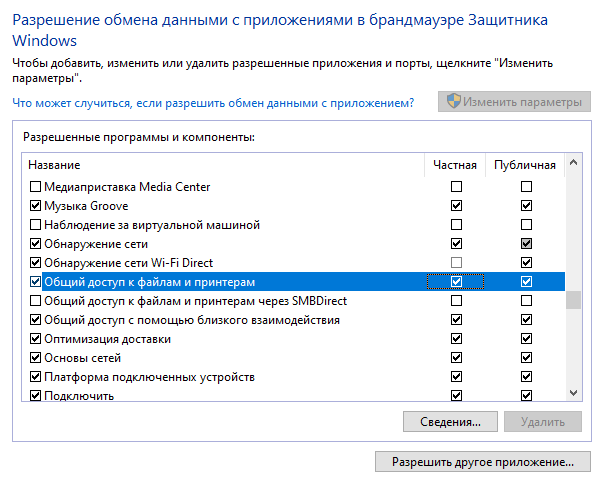

Шаг 3. Включите общий доступ к файлам и принтерам в брандмауэре Windows

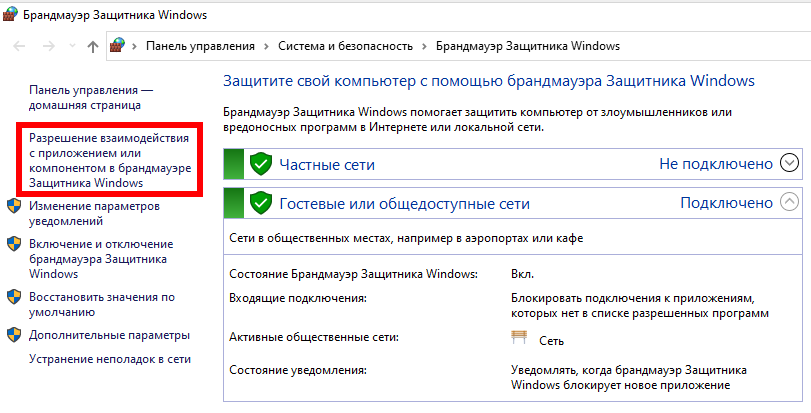

Следующий шаг — включить «Общий доступ к файлам и принтерам» через брандмауэр Windows. (на хост-компьютере)

Проверьте, что сетевой доступ к файлам и принтерам включён в файерволе. Для этого нажмите Win+r, введите там firewall.cpl.

Во вкладке «Разрешение взаимодействия с приложениями или компонентами в брандауэре защитника Windows»

найдите «Общий доступ к файлам и принтерам» и убедитесь, что стоит галочка в столбце «Частная» — если его там нет, то нажмите кнопку «Изменить параметры», поставьте галочку и нажмите ОК.

Заключение

Теперь вы сможете получить доступ к общим дискам администратора на главном компьютере, с любого другого компьютера в вашей сети (Гостевой компьютер), введя в поле Открыть (или Win+r) имя (или IP-адрес)) хост-машины и букву диска, к которому вы хотите получить доступ, за которым следует символ доллара ($).

Например, если вы хотите получить доступ к диску «C:» на «hackware-mial», введите в поле «Открыть»: \hackware-mialC$

Если появится окно запроса имени пользователя и пароля, то в качестве имени введите «Администратор» и пароль администратора на удалённом компьютере.

Связанные статьи:

- Как создать общую сетевую папку на Windows (76.7%)

- Как подключиться к сетевой папке в Windows (SMB) (76.7%)

- Имя компьютера Windows 10 и Windows 11: как изменить и использовать (76.7%)

- Как указать другое имя пользователя или пароль при доступе к сетевой папке Windows (76.7%)

- В Windows Server 2019 не сохраняется «Включить сетевое обнаружение» (РЕШЕНО) (76.7%)

- Как настроить очистку корзины по расписанию в Windows 10 (RANDOM — 50%)

Download PC Repair Tool to quickly find & fix Windows errors automatically

When multiple computers are connected to a network, Windows automatically creates Administrative Shares to allow remote access for various operations. This enables Administrators and support technicians to manage services, effectively. In some cases, such shares can be a potential security threat for your system. As such, it is better to remove Administrative Shares from Windows Server. Here is how to get rid of them.

If you are not aware, these special shared resources are not visible in ‘File Explorer‘ or under ‘This PC’ section. To view them, you’ll have to bring ‘Share Folders’ tool into use. The tool can be found readily under ‘Computer Management’. Then, to remove the special shared resources and prevent them from being created automatically,

- Use Registry

- Use Ultimate Windows Tweaker

You can recognize an administrative share when a drive letter or folder name has a ‘$’ sign attached at the end. Example,

- DriveLetter$: This is a shared root partition or volume. Shared root partitions and volumes are displayed as the drive letter name appended with the dollar sign ($). For example, when drive letters C and D are shared, they are shown as C$ and D$.

- ADMIN$: It represents a resource mainly used during the remote administration of a computer.

- PRINT$: Used during the remote administration of printers.

- FAX$: A shared folder on a server, used by fax clients during fax transmission.

To remove administrative shares and prevent them from being automatically created in Windows,

1] Using Registry

Please note that the method involves steps that require you how to modify the registry. However, serious problems might occur if you modify the registry incorrectly. Make sure that you follow these steps carefully. For added protection, back up the registry before you modify it.

Launch the ‘Run’ dialog box by pressing Win+R in combination.

In the box that appears, type ‘regedit.exe’ and hit ‘Enter’ key.

Next, in the ‘Registry Editor’ window that opens, navigate to the following path address –

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesLanmanServerParametersAutoShareServer.

Here, the registry subkey ‘AutoShareServer’ must be set as type REG_DWORD.

When its value is set to 0 (zero), Windows does not automatically create administrative shares. As such, you’ll need to change this value if it’s not set to ‘0’. For this, double-click the value to open Edit String box

In the Value data box, type 0, and then click OK.

Exit Registry Editor.

Once done, stop and then start the Server service. For this, this,

Again, open the ‘Run’ dialog box by pressing Win+R in combination.

In the box that appears, type ‘cmd’ and then click OK.

When the command prompt window opens, type the following lines. Press Enter after each line:

net stop server

net start server

Type exit to close the Command Prompt window.

This should fix the problem.

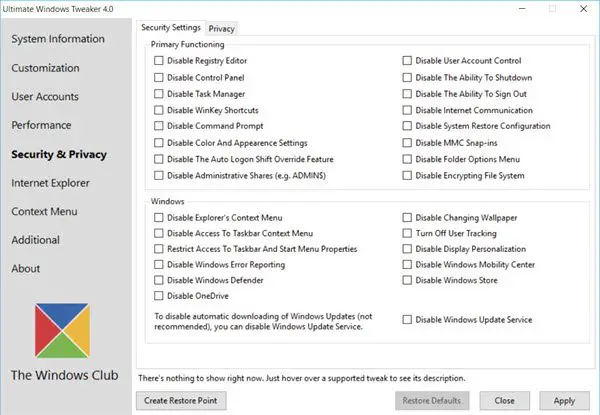

2] Using Ultimate Windows Tweaker

Our freeware Ultimate Windows Tweaker lets you remove administrative shares from Windows in one click.

Simply launch the utility, go to Security & Privacy > Security Settings. Here, you can Disable Administrative Shares.

Hope this helps!

Anand Khanse is the Admin of TheWindowsClub.com, a 10-year Microsoft MVP (2006-16) & a Windows Insider MVP (2016-2022). Please read the entire post & the comments first, create a System Restore Point before making any changes to your system & be careful about any 3rd-party offers while installing freeware.

Утилиты WinTuning

|

Отключить общие ресурсы | ||||||||

Данная настройка подходит для Windows 10

|

|||||||||

|

Описание настройки Общие административные ресурсы открывают сетевой доступ ко всем дискам компьютера. Открытые общие административные ресурсы являются угрозой безопасности системы. Когда злоумышленник знает или может определить пароль или пользователя с административными привилегиями, он или она могут получить доступ ко всем данным, находящимся на компьютере. Если вы не пользуетесь общими ресурсами, рекомендуется включить эту настройку. Эта настройка действует на всех пользователей этого компьютера. Для применения настройки необходимо перезагрузить компьютер. |

|||||||||

|

Корневой ключ реестра HKEY_LOCAL_MACHINE |

|||||||||

|

Путь до изменяемого параметра в реестре SYSTEMCurrentControlSetservicesLanmanServerParameters |

|||||||||

|

Изменяемый параметр AutoShareServer |

|||||||||

|

Тип изменяемого параметра Boolean |

|||||||||

|

Тюнингованное значение 0 |

|||||||||

|

Значение по умолчанию 1 (либо можно просто удалить) |

|||||||||

Данная настройка подходит для операционных систем

|

|||||||||

|

Данная настройка подходит для Windows 8

|

|||||||||

|

Примечание Для оптимизации, настройки, очистки и ускорения Windows 10 /8 /7 используйте программу WinTuning. Купить лицензию — 495 руб.Вы также можете протестировать эту программу в течение 30 дней. |

Обновлено 2023 января: перестаньте получать сообщения об ошибках и замедлите работу вашей системы с помощью нашего инструмента оптимизации. Получить сейчас в эту ссылку

- Скачайте и установите инструмент для ремонта здесь.

- Пусть он просканирует ваш компьютер.

- Затем инструмент почини свой компьютер.

По умолчанию Windows создает скрытые общие папки. Эти папки обозначены знаком доллара ($) в конце имени общего ресурса и поэтому скрыты. Скрытые общие ресурсы — это те, которые не перечислены при просмотре сетевых ресурсов на компьютере в сетевом узле Проводника или при использовании команды net view. Windows 10, Windows 8, Windows 7 и даже Vista и XP создают скрытые общие административные ресурсы, которые администраторы, программы и службы могут использовать для управления вычислительной средой в сети. В этой статье я покажу вам два способа отключить эти действия.

Если вы не знаете, эти специальные общие ресурсы не отображаются в проводнике файлов или в разделе «Этот компьютер». Для их просмотра необходимо использовать инструмент «Общие папки». Вы можете легко найти этот инструмент в разделе «Управление компьютером». Затем, чтобы удалить специальные общие ресурсы и предотвратить их автоматическое создание.

Удалить административные ресурсы, изменив реестр

Чтобы удалить административные общие ресурсы и предотвратить их автоматическое создание в Windows, выполните следующие действия.

- Нажмите кнопку Пуск, выберите пункт Выполнить.

- В поле Открыть введите regedit и нажмите кнопку ОК.

- Найдите и выберите следующий подраздел реестра:

HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Services LanmanServer Параметры AutoShareServer

- Раздел реестра AutoShareServer должен быть определен как тип REG_DWORD. Если для этого значения установлено значение 0 (ноль), Windows не создает автоматически общие административные ресурсы. Обратите внимание, что это не относится к общим ресурсам IPC $, которые вы создаете вручную.

- В меню «Правка» выберите

- Изменить. В поле «Значение» введите 0, затем нажмите «ОК».

- Редактор выходного реестра.

- Остановите и запустите службу сервера. Для этого выполните следующие действия.

- Нажмите кнопку Пуск, выберите пункт Выполнить, а затем.

- В поле Открыть введите cmd и нажмите кнопку ОК.

- В командной строке введите следующие строки. Нажмите Enter после каждой строки:

- Net Stop Server

- Сетевой загрузочный сервер

- Введите команду exit, чтобы закрыть окно командной строки.

Обновление за январь 2023 года:

Теперь вы можете предотвратить проблемы с ПК с помощью этого инструмента, например, защитить вас от потери файлов и вредоносных программ. Кроме того, это отличный способ оптимизировать ваш компьютер для достижения максимальной производительности. Программа с легкостью исправляет типичные ошибки, которые могут возникнуть в системах Windows — нет необходимости часами искать и устранять неполадки, если у вас под рукой есть идеальное решение:

- Шаг 1: Скачать PC Repair & Optimizer Tool (Windows 10, 8, 7, XP, Vista — Microsoft Gold Certified).

- Шаг 2: Нажмите «Начать сканирование”, Чтобы найти проблемы реестра Windows, которые могут вызывать проблемы с ПК.

- Шаг 3: Нажмите «Починить все», Чтобы исправить все проблемы.

К сожалению это реестра hack НЕ останавливает общий ресурс IPC $, и он часто используется хакерами для подсчета систем перед атакой, поскольку он может предоставить много информации об именах вашей системы, именах пользователей и многом другом. Если у вас неправильные разрешения ACL, или вы не отключили доступ анонимного пользователя, или если вы не отключили гостевую учетную запись, этот порт может привести к полному компрометации системы за считанные минуты!

Отключить административные общие ресурсы в Windows 10 и 8.1

Все общие сетевые ресурсы, включая административные общие ресурсы компьютера, можно просмотреть в разделе «Управление компьютером» по следующему адресу. Хотя снимок экрана взят из Windows 10, он также применим к более ранним версиям, таким как Windows 8.1 и 1.

- Щелкните правой кнопкой мыши «Этот компьютер». (Мой компьютер в предыдущих версиях), затем выберите «Управление».

- В разделах «Общие папки» и «Общие ресурсы» вы можете увидеть общие папки и диски на вашем компьютере. Акции, оканчивающиеся знаком $, являются административными акциями, о которых мы говорим.

- Чтобы отключить этот административный ресурс по умолчанию, просто щелкните правой кнопкой мыши раздел и выберите «Остановить общий доступ».

- Как только вы подтвердите это, административные общие ресурсы исчезнут из «общих папок» на компьютерах с Windows 10, 8.1 и Win 7. Мы успешно отключили административные общие ресурсы на компьютерах с Windows 10.

Заключение

Когда несколько компьютеров подключены к сети, Windows автоматически создает общие ресурсы управления, чтобы обеспечить удаленный доступ к различным операциям. Это позволяет администраторам и техническим специалистам службы поддержки эффективно управлять услугами. В некоторых случаях эти действия могут представлять потенциальную угрозу безопасности вашей системы. Поэтому лучше всего удалить общие ресурсы управления из Windows Server. Узнайте, как избавиться от них здесь.

https://www.ibm.com/support/knowledgecenter/en/SSKMKU/com.ibm.qradar.doc/t_qvm_disab_admin_shares.html

Совет экспертов: Этот инструмент восстановления сканирует репозитории и заменяет поврежденные или отсутствующие файлы, если ни один из этих методов не сработал. Это хорошо работает в большинстве случаев, когда проблема связана с повреждением системы. Этот инструмент также оптимизирует вашу систему, чтобы максимизировать производительность. Его можно скачать по Щелчок Здесь

CCNA, веб-разработчик, ПК для устранения неполадок

Я компьютерный энтузиаст и практикующий ИТ-специалист. У меня за плечами многолетний опыт работы в области компьютерного программирования, устранения неисправностей и ремонта оборудования. Я специализируюсь на веб-разработке и дизайне баз данных. У меня также есть сертификат CCNA для проектирования сетей и устранения неполадок.

Сообщение Просмотров: 109