советы

Где скачать патч MS17-010, закрывающий дыру в безопасности Windows, как его установить и что делать дальше.

-

17 мая 2017

Про атаку шифровальщика WannaCry слышали уже, кажется, все. Мы написали об этом уже два поста — с общим рассказом о том, что же произошло, и с советами для бизнеса. И выяснили, что далеко не все понимают, что, где и как надо обновить, чтобы закрыть в Windows уязвимость, через которую WannaCry проникал на компьютеры. Рассказываем, что надо сделать и где брать патчи.

1. Узнайте версию Windows на своем компьютере

Во-первых, важно, что шифровальщик WannaCry существует только для Windows. Если на вашем устройстве в качестве операционной системы используется macOS, iOS, Android, Linux или что угодно другое, то для него этот зловред угрозы не представляет.

А вот для устройств на Windows — представляет. Но для разных версий Windows нужны разные патчи. Так что перед тем, как что-то ставить, нужно разобраться, какая у вас версия Windows.

Делается это так:

- Нажмите на клавиатуре клавиши [Win] и [R] одновременно.

- В появившемся окне введите winver и нажмите OK. В появившемся окне будет указана версия Windows.

- Если вы не знаете, 32-разрядная у вас версия системы или 64-разрядная, вы можете просто скачать оба обновления, и для 32-битной Windows, и 64-битной — один из них обязательно установится.

2. Установите патч MS17-010, который закрывает уязвимость Windows

Определили версию системы? Вот ссылки на патчи для всех версий Windows, для которых они вообще есть:

- Windows XP

- Windows Vista 32-разрядная

- Windows Vista 64-разрядная

- Windows 7 32-разрядная

- Windows 7 64-разрядная

- Windows 8 32-разрядная

- Windows 8 64-разрядная

- Windows 8.1 32-разрядная

- Windows 8.1 64-разрядная

- Windows 10 32-разрядная

- Windows 10 64-разрядная

- Windows 10 Версия 1511 32-разрядная

- Windows 10 Версия 1511 64-разрядная

- Windows 10 Версия 1607 32-разрядная

- Windows 10 Версия 1607 64-разрядная

При нажатии на нужную ссылку скачается исполняемый файл с расширением MSU с необходимым обновлением. Нажмите на него и далее следуйте подсказкам мастера установки. После окончания установки на всякий случай перезагрузите систему. Готово — уязвимость закрыта, просто так на ваш компьютер WannaCry уже не проберется.

3. Проверьте компьютер на вирусы

Возможно, WannaCry успел пролезть на ваш компьютер до того, как вы закрыли уязвимость. Так что на всякий случай стоит проверить компьютер на вирусы.

Если у вас нет антивируса, то скачайте бесплатную 30-дневную версию Kaspersky Internet Security. Если же у вас уже установлено защитное решение «Лаборатории Касперского», сделайте вот что.

- Убедитесь, что у вас включен модуль Мониторинг активности. Для этого зайдите в настройки, выберите раздел Защита и убедитесь, что напротив пункта Мониторинг активности написано Вкл.

- Запустите быструю проверку компьютера на вирусы. Для этого в интерфейсе антивирусного решения выберите раздел Проверка, в нем — пункт Быстрая проверка, а затем нажмите Запустить проверку.

- Если антивирус обнаружит зловреда с вердиктом Trojan.Win64.EquationDrug.gen — его надо удалить, а затем перезагрузить компьютер.

Все, вы защищены от WannaCry. Теперь позаботьтесь о родных и друзьях, которые не умеют защищать свои устройства сами.

Советы

Windows Server 2016 Windows Server 2016 Essentials Windows Server 2016 Standard Windows 10 Windows 10, version 1511, all editions Windows 10, version 1607, all editions Windows Server 2012 R2 Datacenter Windows Server 2012 R2 Standard Windows Server 2012 R2 Essentials Windows Server 2012 R2 Foundation Windows 8.1 Enterprise Windows 8.1 Pro Windows 8.1 Windows RT 8.1 Windows Server 2012 Datacenter Windows Server 2012 Standard Windows Server 2012 Essentials Windows Server 2012 Foundation Windows Server 2008 R2 Service Pack 1 Windows Server 2008 R2 Datacenter Windows Server 2008 R2 Enterprise Windows Server 2008 R2 Standard Windows Server 2008 R2 Web Edition Windows Server 2008 R2 Foundation Windows 7 Service Pack 1 Windows 7 Ultimate Windows 7 Enterprise Windows 7 Professional Windows 7 Home Premium Windows 7 Home Basic Windows 7 Starter Windows Server 2008 Service Pack 2 Windows Server 2008 Foundation Windows Server 2008 Standard Windows Server 2008 for Itanium-Based Systems Windows Server 2008 Web Edition Windows Server 2008 Enterprise Windows Server 2008 Datacenter Windows Vista Service Pack 2 Windows Vista Home Basic Windows Vista Home Premium Windows Vista Business Windows Vista Ultimate Windows Vista Enterprise Windows Vista Starter Еще…Меньше

Обзор

Это обновление для системы безопасности устраняет уязвимости в Microsoft Windows. Наиболее серьезной уязвимости делает возможным удаленное выполнение кода, если злоумышленник отправляет специально сконструированных сообщений сервер блока сообщений сервера Microsoft 1.0 (SMBv1).

Дополнительные сведения о данной уязвимости см. бюллетень корпорации Майкрософт по безопасности MS17-010.

Дополнительные сведения

Важно:

-

Все будущие обновления системы безопасности и прочие обновления для Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2 требуют установки обновления 2919355. Корпорация Майкрософт рекомендует установить обновление 2919355 на компьютеры: на базе Windows RT 8.1, на основе Windows 8.1 или под управлением Windows Server 2012 R2, чтобы получать последующие обновления.

-

При установке языкового пакета после установки этого обновления, необходимо переустановить это обновление. Таким образом, рекомендуется установить все языковые пакеты, которые вам нужны, прежде чем установить данное обновление. Дополнительные сведения содержатся в статье Установка языковых пакетов для Windows.

Дополнительные сведения об этом обновлении безопасности

Следующие статьи содержат дополнительные сведения об этом обновлении для системы безопасности по отношению к версиям конкретных продуктов. Эти статьи могут содержать сведения об известных проблемах.

-

4012598 MS17-010: Описание обновления безопасности для Windows SMB Server: 14 марта 2017 г.

-

4012216 марта 2017 г. ежемесячных качества набор исправлений безопасности для Windows 8.1 и Windows Server 2012 R2

-

4012213 марта 2017 г. только качество безопасности обновление Windows 8.1 и Windows Server 2012 R2

-

4012217 марта 2017 г. ежемесячных качества набор исправлений безопасности для Windows Server 2012

-

4012214 марта 2017 г. качество только обновление для системы безопасности Windows Server 2012

-

4012215 марта 2017 г. ежемесячных качества набор исправлений безопасности для Windows 7 с пакетом обновления 1 и Windows Server 2008 R2 с пакетом обновления 1

-

4012212 марта 2017 г. только качество безопасности обновление для Windows 7 с пакетом обновления 1 и Windows Server 2008 R2 с пакетом обновления 1

-

4013429 13 марта 2017 г. — KB4013429 (сборка ОС 933)

-

4012606 14 марта 2017 г. — KB4012606 (сборка ОС 17312)

-

4013198 14 марта 2017 г. — KB4013198 (сборка ОС 830)

Развертывание обновления для системы безопасности

Windows Vista (все выпуски)

Справочная таблица

Следующая таблица содержит сведения об обновлении безопасности для данного программного обеспечения.

|

Имена файлов обновления для системы безопасности |

Для всех поддерживаемых 32-разрядных выпусков Windows Vista: |

|

Для всех поддерживаемых выпусков Windows Vista на основе x64: |

|

|

Параметры установки |

Базы знаний Майкрософт в статье 934307 см. |

|

Необходимость перезагрузки |

После установки этого обновления для системы безопасности необходима перезагрузка системы. |

|

Сведения об удалении |

WUSA.exe не поддерживает удаление обновлений. Чтобы удалить обновление, установленное программой WUSA, выберите команду Панель управленияи щелкните Безопасность. В разделе «Обновление Windows», нажмите кнопку Просмотр установленных обновлений и выберите из списка обновлений. |

|

Сведения о файлах |

4012598 в статье базы знаний Майкрософт см. |

|

Проверка разделов реестра. |

Примечание. Раздел реестра для проверки наличия данного обновления не существует. |

Windows Server 2008 (все выпуски)

Справочная таблица

Следующая таблица содержит сведения об обновлении безопасности для данного программного обеспечения.

|

Имена файлов обновления для системы безопасности |

Для всех поддерживаемых 32-разрядных выпусков Windows Server 2008: |

|

Все поддерживаемые выпуски Windows Server 2008 для x64 |

|

|

Для всех поддерживаемых выпусков Windows Server 2008 на базе Itanium |

|

|

Параметры установки |

Базы знаний Майкрософт в статье 934307 см. |

|

Необходимость перезагрузки |

После установки этого обновления для системы безопасности необходима перезагрузка системы. |

|

Сведения об удалении |

WUSA.exe не поддерживает удаление обновлений. Чтобы удалить обновление, установленное программой WUSA, выберите команду Панель управленияи щелкните Безопасность. В разделе «Обновление Windows», нажмите кнопку Просмотр установленных обновлений и выберите из списка обновлений. |

|

Сведения о файлах |

4012598 в статье базы знаний Майкрософт см. |

|

Проверка разделов реестра. |

Примечание. Раздел реестра для проверки наличия данного обновления не существует. |

Windows 7 (все выпуски)

Справочная таблица

Следующая таблица содержит сведения об обновлении безопасности для данного программного обеспечения.

|

Имя файла обновления безопасности |

Для всех поддерживаемых 64-разрядных выпусках Windows 7: |

|

Для всех поддерживаемых 64-разрядных выпусках Windows 7: |

|

|

Параметры установки |

Можно найти в статье базы знаний Майкрософт 934307 |

|

Необходимость перезагрузки |

После установки этого обновления для системы безопасности необходима перезагрузка системы. |

|

Сведения об удалении |

Чтобы удалить обновление, установленное программой WUSA, воспользуйтесь параметром установки/Uninstall или выберите команду Панель управления, щелкните Система и безопасность, в разделе «Обновление Windows», нажмите кнопку Просмотр установленных обновлений и выберите из списка обновлений. |

|

Сведения о файлах |

В статье 4012212 базы знаний Майкрософт см. |

|

Проверка разделов реестра. |

Примечание. Раздел реестра для проверки наличия данного обновления не существует. |

Windows Server 2008 R2 (все выпуски)

Справочная таблица

Следующая таблица содержит сведения об обновлении безопасности для данного программного обеспечения.

|

Имя файла обновления безопасности |

Все поддерживаемые выпуски Windows Server 2008 R2 для x64 |

|

Все поддерживаемые выпуски Windows Server 2008 R2 для x64 |

|

|

Параметры установки |

Базы знаний Майкрософт в статье 934307 см. |

|

Необходимость перезагрузки |

После установки этого обновления для системы безопасности необходима перезагрузка системы. |

|

Сведения об удалении |

Чтобы удалить обновление, установленное программой WUSA, воспользуйтесь параметром установки/Uninstall или выберите команду Панель управления, щелкните Система и безопасность, в разделе «Обновление Windows», нажмите кнопку Просмотр установленных обновлений и выберите из списка обновлений. |

|

Сведения о файлах |

В статье 4012212 базы знаний Майкрософт см. |

|

Проверка разделов реестра. |

Примечание. Раздел реестра для проверки наличия данного обновления не существует. |

8.1 Windows (все выпуски)

Справочная таблица

Следующая таблица содержит сведения об обновлении безопасности для данного программного обеспечения.

|

Имя файла обновления безопасности |

Для всех поддерживаемых выпусков Windows 8.1 для x64: |

|

Для всех поддерживаемых выпусков Windows 8.1 для x64: |

|

|

Параметры установки |

Базы знаний Майкрософт в статье 934307 см. |

|

Необходимость перезагрузки |

После установки этого обновления для системы безопасности необходима перезагрузка системы. |

|

Сведения об удалении |

Чтобы удалить обновление, установленное программой WUSA, воспользуйтесь параметром установки/Uninstall или выберите команду Панель управления, щелкните Система и безопасность, щелкните Центр обновления Windows, в разделе «См также» щелкните Установленные обновления и выберите из списка обновлений. |

|

Сведения о файлах |

В статье 4012213 базы знаний Майкрософт см. |

|

Проверка разделов реестра. |

Примечание. Раздел реестра для проверки наличия данного обновления не существует. |

Windows RT 8.1 (все выпуски)

Справочная таблица

Следующая таблица содержит сведения об обновлении безопасности для данного программного обеспечения.

|

Развертывание |

4012216 ежемесячный накопительный пакет обновления доступен только через Центр обновления Windows . |

|

Необходимость перезагрузки |

После установки этого обновления для системы безопасности необходима перезагрузка системы. |

|

Сведения об удалении |

Выберите команду Панель управления, щелкните Система и безопасность, щелкните Центр обновления Windowsв группе «См также» щелкните Установленные обновления и выберите из списка обновлений. |

|

Сведения о файлах |

В статье 4012213 базы знаний Майкрософт см. |

Windows Server 2012 и Windows Server 2012 R2 (все выпуски)

Справочная таблица

Следующая таблица содержит сведения об обновлении безопасности для данного программного обеспечения.

|

Имя файла обновления безопасности |

Для всех поддерживаемых выпусков Windows Server 2012: |

|

Для всех поддерживаемых выпусков Windows Server 2012: |

|

|

Для всех поддерживаемых выпусков Windows Server 2012 R2: |

|

|

Для всех поддерживаемых выпусков Windows Server 2012 R2: |

|

|

Параметры установки |

Базы знаний Майкрософт в статье 934307 см. |

|

Необходимость перезагрузки |

После установки этого обновления для системы безопасности необходима перезагрузка системы. |

|

Сведения об удалении |

Чтобы удалить обновление, установленное программой WUSA, воспользуйтесь параметром установки/Uninstall или выберите команду Панель управления, щелкните Система и безопасность, щелкните Центр обновления Windows, в разделе «См также» щелкните Установленные обновления и выберите из списка обновлений. |

|

Сведения о файлах |

В статье 4012214 базы знаний Майкрософт см. |

|

Проверка разделов реестра. |

Примечание. Раздел реестра для проверки наличия данного обновления не существует. |

Windows 10 (все выпуски)

Справочная таблица

Следующая таблица содержит сведения об обновлении безопасности для данного программного обеспечения.

|

Имя файла обновления безопасности |

Для всех поддерживаемых выпусков Windows 10 x64: |

|

Все поддерживаемые выпуски Windows 1511 версии 10 для x64 |

|

|

Для всех поддерживаемых выпусков 1607 10 версии Windows на базе x64: |

|

|

Параметры установки |

Базы знаний Майкрософт в статье 934307 см. |

|

Необходимость перезагрузки |

После установки этого обновления для системы безопасности необходима перезагрузка системы. |

|

Сведения об удалении |

Чтобы удалить обновление, установленное программой WUSA, воспользуйтесь параметром установки/Uninstall или выберите команду Панель управления, щелкните Система и безопасность, щелкните Центр обновления Windows, в разделе «См также» щелкните Установленные обновления и выберите из списка обновлений. |

|

Сведения о файлах |

См. Windows 10 и Windows Server 2016 Обновить историю . |

|

Проверка разделов реестра. |

Примечание. Раздел реестра для проверки наличия данного обновления не существует. |

Windows Server 2016 (все выпуски)

Справочная таблица

Следующая таблица содержит сведения об обновлении безопасности для данного программного обеспечения.

|

Имя файла обновления безопасности |

Для всех поддерживаемых выпусков Windows Server 2016: |

|

Параметры установки |

Базы знаний Майкрософт в статье 934307 см. |

|

Необходимость перезагрузки |

После установки этого обновления для системы безопасности необходима перезагрузка системы. |

|

Сведения об удалении |

Чтобы удалить обновление, установленное программой WUSA, воспользуйтесь параметром установки/Uninstall или выберите команду Панель управления, щелкните Система и безопасность, щелкните Центр обновления Windows, в разделе «См также» щелкните Установленные обновления и выберите из списка обновлений. |

|

Сведения о файлах |

См. Windows 10 и Windows Server 2016 Обновить историю . |

|

Проверка разделов реестра. |

Примечание. Раздел реестра для проверки наличия данного обновления не существует. |

Дополнительные сведения

Нужна дополнительная помощь?

Этот патч закроет уязвимость в системе Windows, которым воспользовался шифровальщик WannaCry и Petya. Это уязвимость сервера SMB в системе Windows. Установка этого патча не нужно если у вас включено автоматическое обновление и установлены все обновления после 14 марта 2017. Внимание перед установкой патча обязательно создать точку восстановления, на всякий случай.

Скачать:

Прямые ссылки с сервера Майкрософт:

Windows XP

Windows Vista 32-разрядная

Windows Vista 64-разрядная

Обновление безопасности KB4012212 для Windows 7 32-bit (18,8 MB)

Обновление безопасности KB4012212 для Windows 7 64-bit (33,2 MB)

Обновление безопасности KB4012213 для Windows 8.1 32-bit (24,2 MB)

Обновление безопасности KB4012213 для Windows 8.1 64-bit (37,0 MB)

Накопительный пакет обновления KB4012606 для Windows 10 (503,0 MB)

Накопительный пакет обновления KB4012606 для Windows 10 64-bit (1074,4 MB)

Windows 10 Версия 1511 32-разрядная

Windows 10 Версия 1511 64-разрядная

Windows 10 Версия 1607 32-разрядная

Windows 10 Версия 1607 64-разрядная

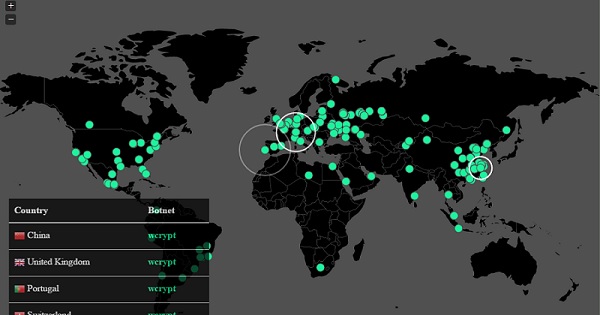

В начавшейся вчера масштабной атаке вируса-шифровальщика WannaCrypt (он же Wana decrypt0r, WannaCry и WCr) используется дыра в сервере SMB (v.1.0) Windows, которую Microsoft залатала еще в марте, но далеко не все пользователи своевременно устанавливают на свои системы регулярно выпускаемые обновления, чем и воспользовались злоумышленники, запустившие распространение WannaCrypt по всему миру.

14 марта этого года Microsoft выпустила специальный бюллетень MS17-010, описывающий проблему и дающий рекомендации по ее устранению. В этом бюллетене также указаны ссылки для загрузки патча, устраняющего эту уязвимость. Прямые ссылки для загрузки:

Windows XP SP3

Windows XP SP2 x64

Windows Server 2003 x86

Windows Server 2003 x64

Windows Vista x86 Service Pack 2

Windows Vista x64 Edition Service Pack 2

Windows 8 32-bit

Windows 8 x64

Windows Server 2008 x86

Windows Server 2008 x64

Windows Server 2008 R2 x64

Windows Server 2008 R2 for Itanium

Windows 7 32-bit Service Pack 1

Windows 7 x64 Service Pack 1

Windows 8.1 32-bit

Windows 8.1 x64

Windows 10 32-bit

Windows 10 x64

Windows 10 Version 1511 32-bit

Windows 10 Version 1511 x64

Windows 10 Version 1607 32-bit

Windows 10 Version 1607 x64

Патч для Windows 10 версии 1703 не нужен — заплатка уже вшита в систему.

Для того, чтобы узнать версию используемой ОС Windows, нужно одновременно нажать клавиши Win и R, после чего в появившемся окошке напечатать winver и нажать кнопку ОК.

По теме:

— WannaCry — что это вообще такое?

|

|

|

07.04.2019 19:42 Как увидеть скрытых друзей во «ВКонтакте» Поскольку многие пользователи «ВКонтакте» искренне верят, что существует способ увидеть чужих скрытых друзей, Софтодром решил этот миф опровергнуть 29.11.2017 23:52 Как защитить файл или папку паролем в Windows Что делать, если вы используете компьютер под управлением Windows и вдруг решили защитить какой-либо файл или папку паролем, чтобы посторонние не могли узнать, что у вас там находится |

» Прочитать остальные / Написать свой комментарий

Все рубрики статей (29194 / 52):

- Новости Windows

- Новости НеWindows

- Программы

- Игры

- Интернет

- Железо

- Мобильная жизнь

- Наука и техника

- Вокруг софта

- Безопасность

- Бизнес

- Колонка редактора

- Windows 8

- Windows 7

- Не про софт

- Всё о Windows 10/11

В прошлом видео я рассказывал про новый вирус WannaCry, который заражает ОС Microsoft Windows (XP, 7, 8, 10) и о том, как защититься от него. В частности, это установка патча обновления, который закрывает брешь в операционной системе Microsoft Windows (XP, 7, 8, 10), а так же обновление антивирусных баз.

Для домашнего пользователя информации о WannaCry достаточно, так как ему один раз нужно скачать и установить патч обновления и все. Но, если вы IT специалист обслуживающий организации с различным количеством рабочих станций, то процесс установки обновления нужно автоматизировать.

Конечно, можно настроить автоматическое обновление операционной системы и ждать, пока она установит все обновления. Но, этот процесс довольно долгий и требует большое количество перезагрузок конечной рабочей станции, что не особо удобно для пользователя. Автоматическое обновление в любом случае стоит настроить, но сначала нужно в первую очередь скачать и установить патч обновление, закрывающее данную брешь в системе безопасности.

Тем более, некоторые пользователи пишут, что данное обновление может не установить автоматически. А для Windows XP оно не будет установлено, так как данная ОС больше не поддерживается компанией Microsoft.

По этому, мы будем устанавливать обновление MS17-010 принудительно, а чтобы это сделать максимально быстро и на всех компьютерах сразу, воспользуемся групповыми политиками.

Сеть, в которой мы будем выполнять все дальнейшие действия, создавалась при прохождении видеокурса «Установка и настройка Windows Server 2008R2» и курса по «Групповым политикам Windows Server»

Ссылки на обновления:

Действия, которые мы будем выполнять в данном видеоуроке:

1) Создадим групповые политики по установке обновления для Windows XP и Windows 7;

2) Настроим групповые политики

3) Создадим и пропишем скрипты автоматической установки

4) Создаем WMI фильтр

5) Привязываем к домену

6) Отключим обработку политик для пользователей

Как определить, присутствует ли патч MS17-010 в моих системах Windows? И как его сразу установить?

В течение нескольких месяцев Microsoft больше не распространяет обновления безопасности в виде отдельных пакетов, а публикует их в Центре обновления Windows в виде накопительного пакета.

Это накопительные обновления, которые содержат все патчи месяца в виде единого пакета: Обновления Windows, новости для более быстрых обновлений.

Как вы знаете, обновление для системы безопасности, защищающее систему от программы-вымогателя WannaCry и других атак, использующих ту же уязвимость, которая присутствует в реализации протокола SMB 1.0/CIFS для Windows, идентифицируется как МС17-010.

Новый механизм обновления, основанный на использовании накопительных пакетов, создает некоторые проблемы для тех, кто хочет с уверенностью установить, действительно ли в системе присутствовало обновление MS17-010.

Независимо от версии Windows, которую вы используете, мы рекомендуем открыть панель управления, а затем щелкнуть значок «Программы и компоненты» (вы можете ввести «Программы и компоненты» в поле поиска Windows).

В левом столбце вы должны нажать «Просмотр установленных обновлений», затем щелкнуть заголовок «Установлено», чтобы отсортировать по дате уже установленные исправления.

Патч MS17-010: когда система в безопасности

Windows 7 и Windows Server 2008 R2

Проверьте среди уже установленных в системе обновлений наличие патчей со следующими идентификаторами:

KB4019264, накопительное обновление за май 2017 г.-05

KB4015552, предварительная версия накопительного обновления за апрель 2017 г.

KB4015549, накопительное обновление за апрель 2017 г.

KB4012215, накопительное обновление за март 2017 г.

KB4012212, накопительное обновление за март 2017 г. (только исправление безопасности)

Если хотя бы одно из вышеперечисленных обновлений уже установлено, система Windows 7 или Windows Server 2008 R2 защищена надлежащим образом.

В противном случае предлагается немедленно установить хотя бы загружаемый пакет KB4012212. нажмите здесь в 32- и 64-битных версиях («для систем x64»).

Windows 8.1 — это Windows Server 2012 R2.

Как и в предыдущем случае, хорошо проверить наличие хотя бы одного из следующих патчей:

KB4019215, накопительное обновление за май 2017 г.-05

KB4015553, предварительная версия накопительного обновления за апрель 2017 г.

KB4015550, накопительное обновление за апрель 2017 г.

KB4012216, накопительное обновление за март 2017 г.

KB4012213, накопительное обновление за март 2017 г. (только исправление безопасности)

В случае отсутствия всех обновлений придется сразу установить хотя бы обновление КБ4012213.

Виндоус виста

На экране установленных обновлений следует проверить наличие патча KB4012598. Если он отсутствует, его необходимо скачать и установить, обратившись к по этой ссылке.

Windows 10

Нажмите комбинацию клавиш Windows + R, затем введите winver и нажмите Enter.

Если вы читаете 1703 в качестве номера версии (Creators Update), система уже защищена.

Если появляется «Версия 1607» (Юбилейное обновление), проверьте номер сборки рядом с ним: система уверена, что это 14393.953 или более поздняя версия.

Если вы прочитали номер предыдущей сборки или «Версия 1511» или даже «Версия 1507», вам придется обновиться до последней версии Windows 10.

Чтобы установить Creators Update, вы также можете продолжить вручную (рекомендуется, если вы все еще используете старую версию Windows 10): см. Чистая установка Windows 10 Creators Update, Windows 10 Creators Update, загрузите уже доступную финальную версию и Загрузите Windows 7. , Windows 8.1 и Windows 10 с серверов Microsoft.

Windows XP, Windows Server 2003 и Windows 8

Windows XP, Windows Server 2003 и Windows 8 — это операционные системы, которые больше не поддерживаются Microsoft. Учитывая серьезность проблемы безопасности, которая привела к быстрому распространению программы-вымогателя WannaCry, Microsoft также выпустила — в виде исключения — обновления для заброшенных систем Windows.

Патч MS17-010 для Windows XP, Windows Server 2003 и Windows 8 можно загрузить и установить вручную. с этого адреса.

Содержание:

1. Нехороший вирус WannaCry, который все шифрует

2. Обновление Windows MS17-010 от вируса WannaCry

3. Обновляем Windows 7

4. Обновление Windows 8 от WannaCry

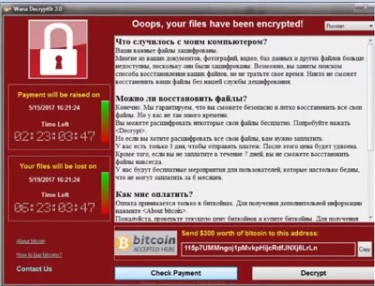

Вирус на экране компьютера выглядит так:

Вирус-шифровальщик WannаCry

Нехороший вирус WannaCry, который все шифрует

Вирус шифрует все файлы на компьютере и требует выкуп на кошелек Биткоина в сумме 300$ или 600$ для якобы расшифровки компьютера. Заражению подверглись компьютеры в 150 странах мира, самая пострадавшая – Россия.

Мегафон, РЖД, МВД, Минздрав и другие компании вплотную столкнулись с этим вирусом. Среди пострадавших есть и простые пользователи Интернета.

Перед вирусом практически все равны. Разница, пожалуй, в том, что в компаниях вирус распространяется по всей локальной сети внутри организации и мгновенно заражает максимально возможное количество компьютеров.

Вирус WannaCry шифрует файлы на компьютерах, использующих операционную систему Windows. В компании Microsoft еще в марте 2017 года были выпущены обновления MS17-010 для различных версий Windows XP, Vista, 7, 8, 10.

Получается, что те, у кого настроено автоматическое обновление Windows, находятся вне зоны риска для вируса, ибо своевременно получили обновление и смогли его избежать. Не берусь утверждать, что так оно и есть на самом деле.

Для Windows XP обновления уже не приходят, поэтому надо их скачивать с официального сайта Misrosoft и устанавливать самостоятельно.

Обновление Windows MS17-010 от вируса WannaCry

Многие пользователи, узнав про массовую эпидемию вируса, после 12 апреля 2017 года бросились в срочном порядке устанавливать обновление MS17-010 на свои компьютеры. Его еще называют патч Windows.

Обновления MS17-010 для разных версий Windows https://technet.microsoft.com/library/security/MS17-010

У некоторых обновление закончилось плохо: операционная система перестала работать, надо полностью переустанавливать Windows. Соответственно, пропали все личные файлы.

У других пользователей обновление прошло нормально.

Почему именно в России больше всего пострадавших компьютеров от вируса-шифровальщика?

- Многие пользователи (и многие компании тоже) используют нелицензионное программное обеспечение, которое еще называют «крякнутым», либо это так называемые «сборки».

- А те пользователи, которые используют лицензионную операционную систему, отключают всякие обновления (и автоматические, и вручную) и таким образом становятся потенциально уязвимыми для вируса-шифровальщика.

Обновлять нелицензионную операционную систему чревато тем, что компьютер больше не загрузится и придется переустанавливать систему. При этом личные файлы пропадут, если не было никаких резервных копий на флешке, на внешнем жестком диске, в Облаке или где-то еще.

Какие выводы можно сделать? Что делать обычным пользователям?

Выводов, пожалуй, всего два:

- Делать резервные копии своих материалов и

- своевременно обновлять операционную систему (если она лицензионная) и антивирус.

Ниже кратко опишу, как прошло обновление на своем опыте.

Обновляем Windows 7

По Windows 7, 64-хразрядная Service Park 1 в Интернете можно прочитать много комментариев, что система «падает» от этих обновлений.

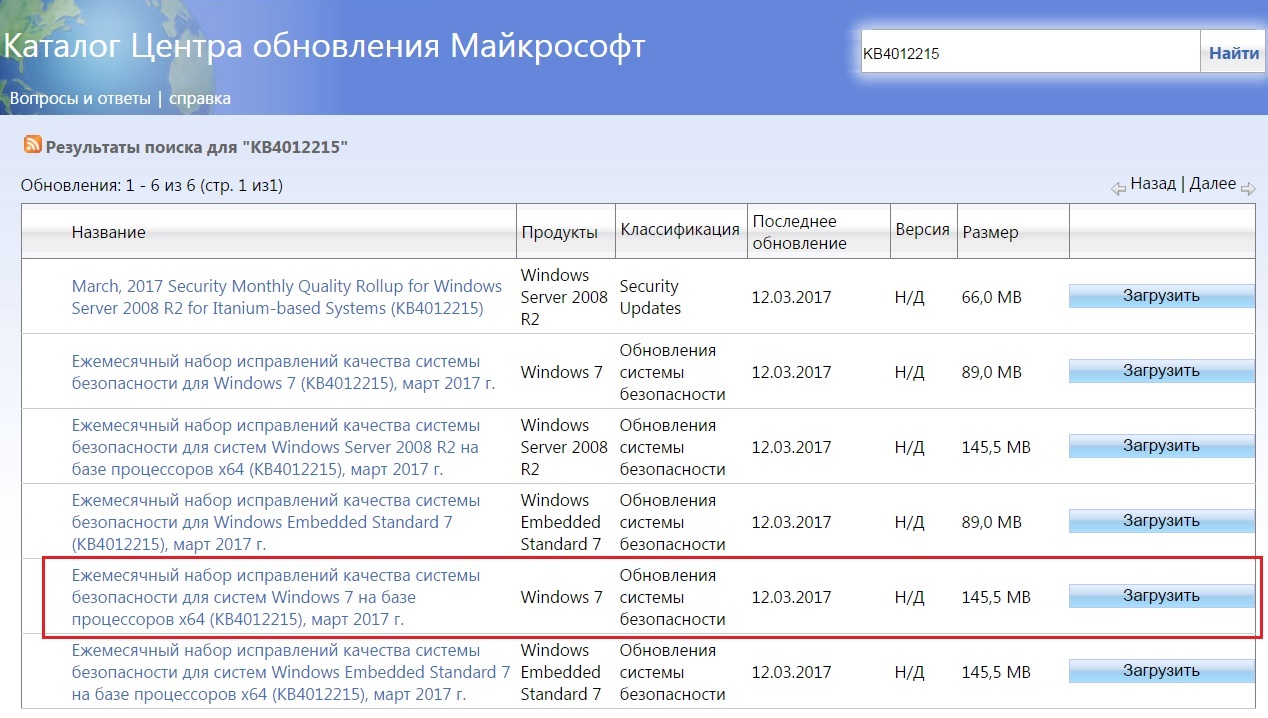

У меня отключено автоматическое обновление, поэтому пришлось в срочном порядке вручную проверять и устанавливать обновления. Однако среди новых установленных обновлений я не обнаружила обновления против вируса WannaCry в виде KB4012215 или чего-то подходящее конкретно для Win 7. Пришлось его искать и устанавливать отдельно.

Для лицензионной Windows 7 на ноутбуке на базе процессоров х64 Pro Service Park 1 сначала было использовано обновление:

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012215

Рис. 1. Обновления для Windows 7 с официального сайта Microsoft в связи с вирусом WannyCry (кликните по рис. для увеличения)

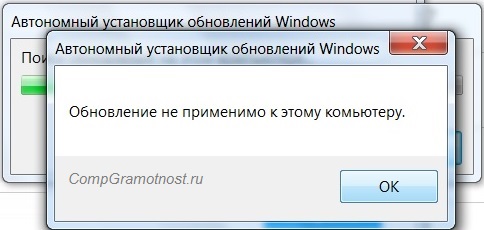

Было скачено обновление KB4012215, которое обведено в красную рамку на рис. 1. При попытке его установить появилось сообщение, что обновление не применимо к этому компьютеру.

Рис. 2. Обновление KB4012215 не применимо к Windows 7 х64

У некоторых пользователей, когда они сами находят, скачивают и пытаются установить обновление против WannyCry, может появиться сообщение, что обновление уже установлено на компьютере.

Вместо обновления KB4012215 было решено установить другой подходящее KB4012212, скачанное ЗДЕСЬ.

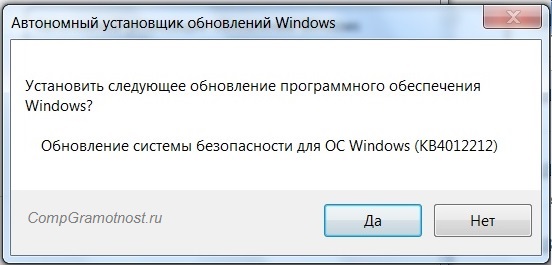

Рис. 3. Сообщение при установке обновления KB4012212

Обновление KB4012212 после установки потребовало перезагрузки ноутбука, что мне не очень понравилось, ибо неизвестно, чем это может закончиться, но куда деваться пользователю? Впрочем, перезагрузка прошла нормально. Значит, живем спокойно до следующей вирусной атаки, а что такие атаки будут — сомневаться, увы, не приходится.

В любом случае, важно иметь резервные копии, чтобы было откуда восстанавливать операционную систему и свои файлы.

Обновление Windows 8 от WannaCry

Для ноутбука с лицензионной Windows 8 было установлено обновление KB 4012598, ибо автоматические обновления у меня выключены.

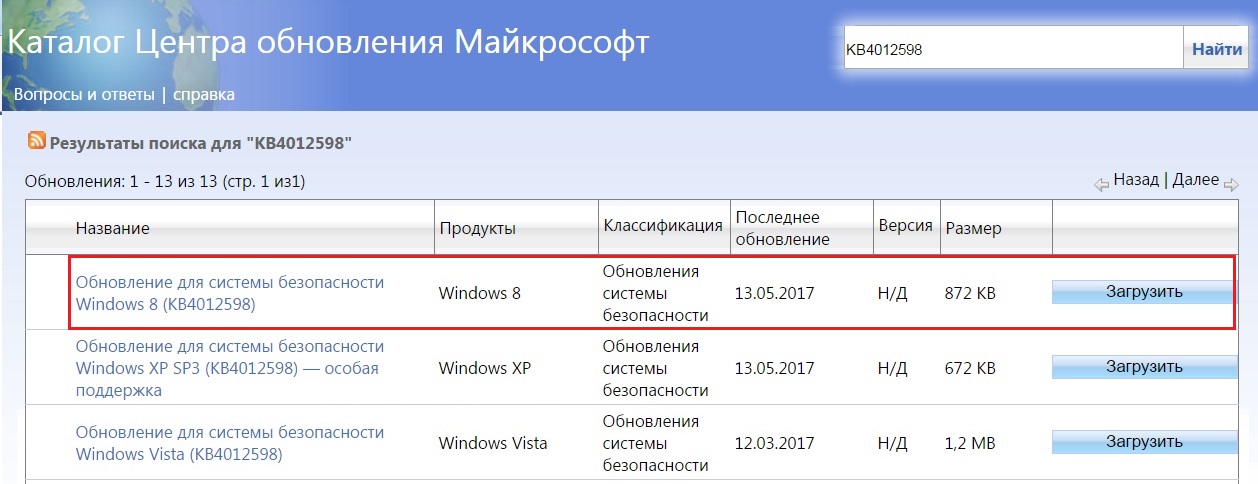

Обновления на официальном сайте Microsoft http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

Рис. 4. Обновления для Windows 8 против вируса WannyCry (кликните по рис. для увеличения)

Обновление ноутбука с Win 8 прошло «как по маслу», даже перезагрузка не понадобилась.

Программа для резервных копий в Win 8 называется История файлов.

Вирусы одни побеждают, другие появляются снова. Эта борьба будет, очевидно, бесконечной.

Видео «Хочется плакать»: вирус-вымогатель заразил 75 тысяч систем в 99 странах

Читайте далее:

1. Майнинг-вирус: в чем его опасность и как от него избавиться?

Получайте актуальные статьи по компьютерной грамотности прямо на ваш почтовый ящик.

Уже более 3.000 подписчиков

.

Важно: необходимо подтвердить свою подписку! В своей почте откройте письмо для активации и кликните по указанной там ссылке. Если письма нет, проверьте папку Спам.

14 мая Microsoft выпустила срочное обновление безопасности CVE-2019-0708, чтобы защитить пользователей Windows от критической уязвимости удаленного выполнения кода в службах удаленных рабочих столов. Это серьезная уязвимость, которая может быстро распространяться по всему миру, подобна атаке Wannacry в 2017 году, который затронул около 200 000 компьютеров пользователей из 150 стран.

Что может сделать хакер, используя уязвимость удаленного выполнения кода?

Использвуя эту уязвимость, хакер может получить несанкционированный доступ к вашей системе с помощью RDP, а затем установить программы; просматривать, изменять или удалять ваши личные данные; или создать новые учетные записи с полными правами пользователя. Эта уязвимость является предварительной аутентификацией и не требует взаимодействия с пользователем. Чтобы воспользоваться этой уязвимостью, злоумышленнику необходимо отправить специально созданный запрос службе удаленных рабочих столов целевым системам через RDP.

Насколько серьезна эта уязвимость?

Microsoft приняла решение выпустить обновления безопасности для систем, которые уже не поддерживаются в течение многих лет, таких как Windows XP. Поэтому, если вы используете старые версии Windows, включая Windows 7, Windows XP и некоторые серверные версии, такие как Windows Server 2003 и 2008, настоятельно рекомендуется обновить патч CVE-2019-0708, чтобы защитить вас от потенциальной атаки, подобной WannaCry. Windows 8 и 10 защищены от этой уязвимости.

Как установить патч CVE-2019-0708 для Windows 7 и Windows XP?

CVE-2019-0708 устраняет уязвимость, исправляя способ, которым службы удаленных рабочих столов обрабатывают запросы на подключение.

Решение 1: Скачайте патч вручную на официальном сайте Microsoft

Кликните, чтобы скачать патч для Windows 7, Windows 2008 и Windows 2008 R2

Кликнуте, чтобы скачать патч для Windows XP and Windows Server 2003

Решение 2: Получите CVE-2019-0708 автоматически с помощью Advanced SystemCare 12

Advanced SystemCare 12 получает обновления безопасности непосредственно с сервера Microsoft и автоматически обновляет патч для системы пользователей.

Шаг 1: Скачать Advanced SystemCare 12

> Запустите Advanced SystemCare 12 и выберите “Усиление безопасности” и “Ремонт уязвимости”.

> Нажмите “ПУСК“, чтобы запустить обнаружение уязвимости и автоматически установить CVE-2019-0708.

Шаг 2: Включите функцию Глубокое Укрепление Безопасности, чтобы укрепить защиту

Функция Глубокое Укрепление Безопасности улучшит безопасность системы, не позволяя ее взлом в сети. Она может глубоко диагностировать слабые стороны системы и устранять ее уязвимости, такие как RDP, UAC и обновления Windows. Узнайте больше об Advanced SystemCare 12 PRO

В последние годы произошло большое количество кибератак, которые затронули миллионы пользователей и компаний. Возможно, Вам также будет интересно узнать больше:

How to Prevent WannaCry Attacks

How to Protect Yourself from Petya/GoldenEye Ransomware

Things to know about Intel Kernel Flaws and Alternative Fixes for Windows Users — Updated

советы

советы