Данный материал является переводом оригинальной статьи «ATA Learning : Michael Soule : Manage Certs with Windows Certificate Manager and PowerShell».

Работа с сертификатами обычно является одной из тех дополнительных задач, которые вынужден брать на себя системный администратор Windows. Диспетчер Сертификатов Windows (Windows Certificate Manager) — это один из основных инструментов, который позволяет выполнять эту работу.

В этой статье мы рассмотрим работу с сертификатами применительно к операционной системе Windows. Если же вы хотите узнать больше о том, как работают сертификаты в целом, ознакомьтесь с сопутствующей статьей «Your Guide to X509 Certificates».

Понимание хранилищ сертификатов

В диспетчере сертификатов Windows все сертификаты находятся в логических хранилищах, называемых «хранилищами сертификатов». Хранилища сертификатов – это «корзины», в которых Windows хранит все сертификаты, которые в настоящее время установлены, и сертификат может находиться более чем в одном хранилище.

К сожалению, хранилища сертификатов — не самая интуитивно понятная концепция для работы. О том, как различать эти хранилища и как с ними работать, вы прочитаете ниже.

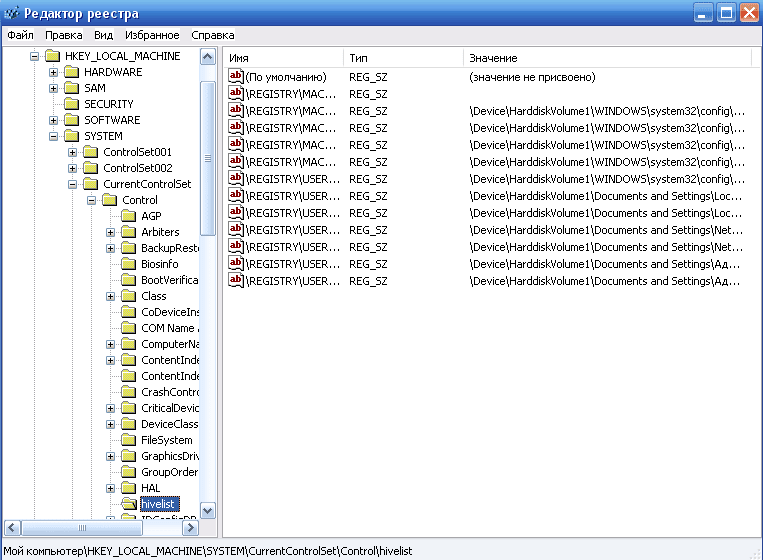

Каждое хранилище находится в Реестре Windows и в файловой системе. При работе с сертификатом в хранилище вы взаимодействуете с логическим хранилищем, не изменяя напрямую реестр или файловую систему. Этот более простой способ позволяет вам работать с одним объектом, в то время как Windows заботится о том, как представить этот объект на диске.

Иногда можно встретить хранилища сертификатов, называемые физическими или логическими хранилищами. Физические хранилища ссылаются на фактическую файловую систему или место в реестре, где хранятся разделы реестра и / или файл(ы). Логические хранилища — это динамические ссылки, которые ссылаются на одно или несколько физических хранилищ. С логическими хранилищами намного проще работать, чем с физическими хранилищами для наиболее распространенных случаев использования.

Windows хранит сертификаты в двух разных областях — в контексте пользователя и компьютера. Сертификат помещается в один из этих двух контекстов в зависимости от того, должен ли сертификат использоваться одним пользователем, несколькими пользователями или самим компьютером. В остальной части этой статьи сертификат в контексте пользователя и компьютера будет неофициально называться сертификатами пользователей и сертификатами компьютеров.

Сертификаты пользователей

Если вы хотите, чтобы сертификат использовался одним пользователем, то идеальным вариантом будет хранилище пользовательских сертификатов внутри Диспетчера сертификатов Windows. Это общий вариант использования процессов аутентификации на основе сертификатов, таких как проводной IEEE 802.1x.

Сертификаты пользователей находятся в профиле текущего пользователя и логически отображаются только в контексте этого пользователя. Сертификаты пользователей «сопоставлены» и уникальны для каждого пользователя даже в одних и тех же системах.

Компьютерные сертификаты

Если сертификат будет использоваться всеми пользователями компьютера или каким-либо системным процессом, его следует поместить в хранилище в контексте компьютера. Например, если сертификат будет использоваться на веб-сервере для шифрования связи для всех клиентов, размещение сертификата в контексте компьютера будет подходящим вариантом.

Вы увидите, что хранилище сертификатов компьютера логически сопоставлено для всех пользовательских контекстов. Это позволяет всем пользователям использовать сертификаты в хранилище сертификатов компьютера в зависимости от разрешений, настроенных для закрытого ключа.

Сертификаты компьютера находятся в кусте реестра локального компьютера и в подкаталогах ProgramData. Сертификаты пользователя находятся в кусте реестра текущего пользователя и в подкаталогах AppData. Ниже вы можете увидеть, где каждый тип хранилища находится в реестре и файловой системе.

| Контекст | Путь реестра | Объяснение |

|---|---|---|

| User | HKEY_CURRENT_USER SOFTWAREMicrosoftSystemCertificates |

Физическое хранилище для пользовательских открытых ключей |

| User | HKEY_CURRENT_USER SOFTWAREPoliciesMicrosoftSystemCertificates |

Физическое хранилище для пользовательских открытых ключей, установленных объектами групповой политики Active Directory (AD) (GPO) |

| Computer | HKEY_LOCAL_MACHINE SOFTWAREMicrosoftSystemCertificates |

Физическое хранилище общедоступных ключей для всей машины |

| Computer | HKEY_LOCAL_MACHINE SOFTWAREMicrosoftCryptographyServices |

Физическое хранилище ключей, связанных с определенной службой |

| Computer | HKEY_LOCAL_MACHINE SOFTWAREPoliciesMicrosoftSystemCertificates |

Физическое хранилище открытых ключей для всей машины, установленных объектами групповой политики. |

| Computer | HKEY_LOCAL_MACHINE SOFTWAREMicrosoftEnterpriseCertificates |

Физическое хранилище общедоступных ключей, установленных корпоративными контейнерами PKI в домене AD |

| Контекст | Расположение файла | Объяснение |

|---|---|---|

| User | $env:APPDATAMicrosoftSystemCertificates | Физическое хранилище для пользовательских открытых ключей и указателей на закрытые ключи |

| User | $env:APPDATAMicrosoftCrypto | Физическое хранилище для контейнеров закрытых ключей для конкретных пользователей |

| Computer | $env:ProgramDataMicrosoftCrypto | Физическое хранилище для контейнеров закрытых ключей для всей машины |

Предварительные требования

В оставшейся части этой статьи вы найдете несколько примеров, демонстрирующих взаимодействие с хранилищами сертификатов Windows. Чтобы воспроизвести эти примеры, убедитесь, что выполняются следующие требования:

- Windows Vista, Windows Server 2008 или более новая операционная система. В показанных примерах используется Windows 10 Корпоративная версии 1903.

- Знакомство с PowerShell. Хотя это и не обязательно, этот язык будет использоваться для ссылки на сертификаты, где это необходимо. Все показанные примеры были созданы с помощью Windows PowerShell 5.1.

- Вам не потребуется устанавливать какие-либо специальные сертификаты, но использование самозаверяющего сертификата полезно.

Управление сертификатами в Windows

В Windows есть три основных способа управления сертификатами:

- Оснастка консоли управления Microsoft (MMC) сертификатов (certmgr.msc)

- PowerShell

- Инструмент командной строки certutil

В этой статье вы узнаете, как управлять сертификатами с помощью оснастки Certificates MMC и PowerShell. Если вы хотите узнать больше о том, как использовать certutil, ознакомьтесь с документацией Microsoft.

PowerShell против диспетчера сертификатов Windows

Поскольку в Windows можно управлять сертификатами несколькими способами, встаёт вопрос выбора, что лучше использовать — GUI (MMC) или командную строку с PowerShell.

Во-первых, рассмотрим жизненный цикл сертификата. Если вы собираетесь установить или удалить один сертификат только один раз, рассмотрите возможность использования MMC. Но если вы управляете несколькими сертификатами или выполняете одну и ту же задачу снова и снова, использование командной строки может оказаться правильным решением. Даже если вы не умеете писать сценарии PowerShell, вам стоит этому научиться, если у вас есть много разных сертификатов, которыми нужно управлять.

Давайте сначала посмотрим, как обнаружить сертификаты, установленные в Windows, с помощью диспетчера сертификатов и PowerShell.

Использование диспетчера сертификатов Windows (certmgr.msc)

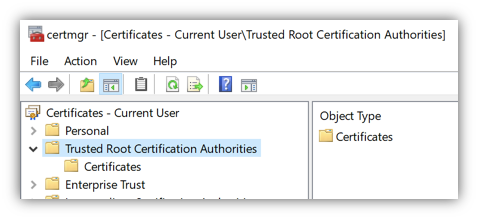

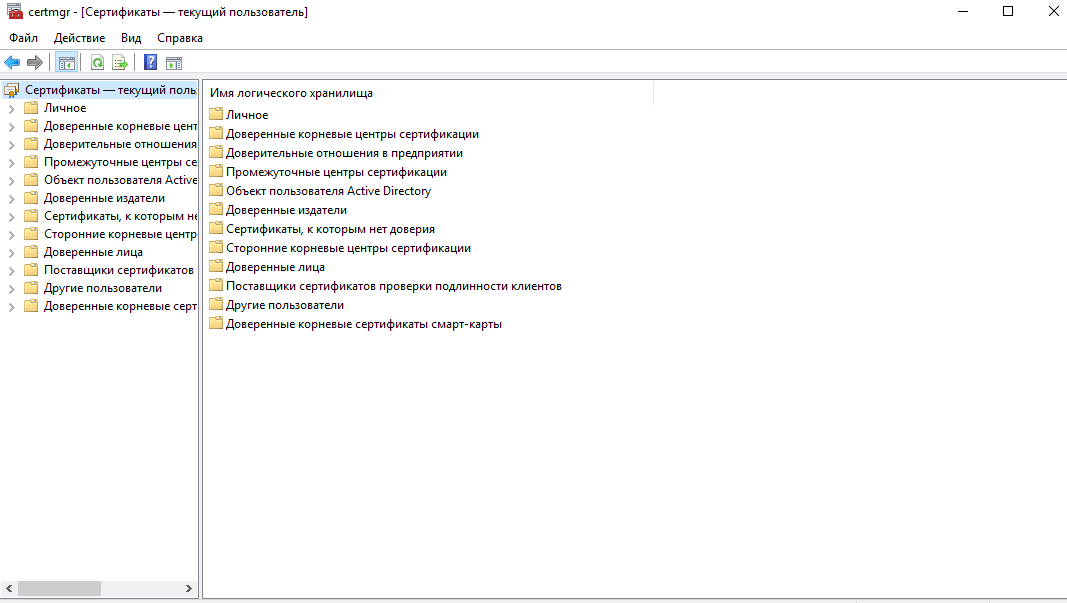

Чтобы просмотреть сертификаты с помощью MMC, откройте Диспетчер сертификатов: откройте меню «Пуск» и введите certmgr.msc. Это вызовет Windows Certificates MMC. Это начальное представление предоставит обзор всех логических хранилищ, отображаемых в левом окне.

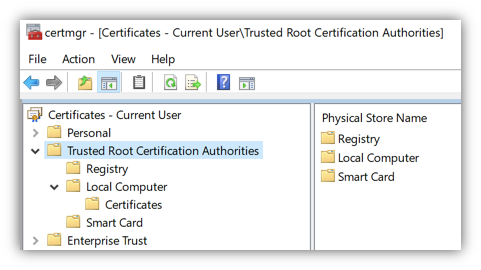

На снимке экрана ниже видно, что выбрано логическое хранилище доверенных корневых центров сертификации

Просмотр физических хранилищ

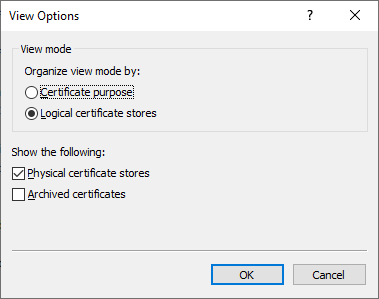

По умолчанию Диспетчер сертификатов Windows не отображает физические хранилища. Чтобы показать их, в верхнем меню оснастки выбирайте «View» > «Options«. Затем вы увидите варианты отображения физических хранилищ сертификатов. Включение этого параметра упрощает определение конкретных путей в Windows.

Теперь вы можете видеть, что дополнительные контейнеры показаны в примере логического хранилища доверенных корневых центров сертификации, показанном ранее. Сертификаты по-прежнему сгруппированы относительно их логических хранилищ, но теперь вы можете увидеть физическое хранилище «Реестр».

Проверка атрибутов в диспетчере сертификатов Windows

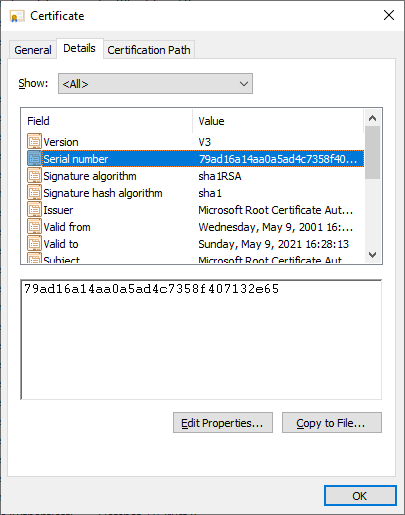

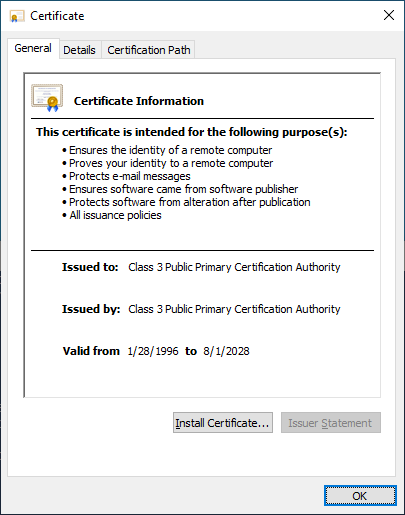

Есть много атрибутов сертификата, которые вы можете увидеть при просмотре их с помощью MMC. Например, вы, вероятно, захотите выбрать определенные сертификаты по их атрибутам. Самый простой способ сделать это — указать Serial Number сертификата или значение Thumbprint. Если сертификат был подписан центром сертификации (CA), при выдаче он будет иметь серийный номер. Thumbprint вычисляется каждый раз при просмотре сертификата.

Вы можете увидеть некоторые атрибуты сертификата, открыв его в MMC, как показано ниже.

Следует отметить одну важную особенность — встроенные закрытые ключи. Сертификаты в Windows также могут иметь соответствующий закрытый ключ. Эти закрытые ключи хранятся в соответствующих физических хранилищах в виде зашифрованных файлов.

Чтобы быстро отличать сертификаты с соответствующим закрытым ключом и без него, посмотрите на значок сертификата. В Диспетчере сертификатов Windows, если значок просто выглядит как лист бумаги с лентой, соответствующий закрытый ключ отсутствует. Если у сертификата есть закрытый ключ, вы увидите ключ на значке MMC, и ключ в нижней части вкладки «Общие» при открытии сертификата

Использование PowerShell по физическому хранилищу

Как и в случае с MMC, вы можете просматривать сертификаты и управлять ими с помощью PowerShell. Давайте сначала проверим сертификаты в их физических хранилищах (реестр и файловая система).

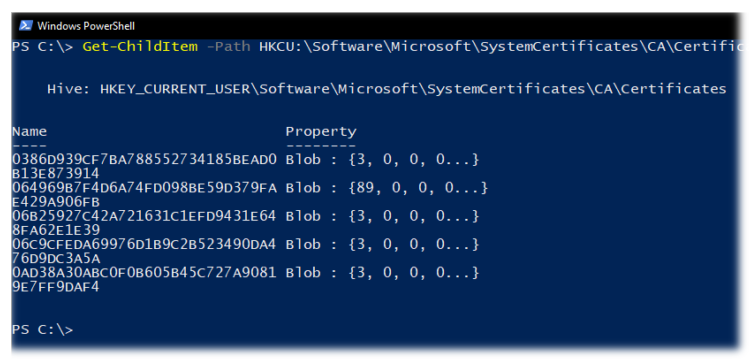

Используя PowerShell командлет Get-ChildItem, вы можете перечислить все ключи и значения внутри родительского пути в реестре. Приведенная ниже команда перечислит все сертификаты вошедшего в систему пользователя в логическом хранилище промежуточных центров сертификации.

Get-ChildItem -Path 'HKCU:SoftwareMicrosoftSystemCertificatesCACertificates'

Каждая запись в кусте реестра, который вы видите, будет соответствовать отпечатку сертификата доверенного центра сертификации и его сертификату в соответствующем свойстве. Вы можете увидеть пример вывода ниже.

Другое распространенное хранилище — это Personal store. Ваши сертификаты для этого хранилища находятся в файловой системе, а не в реестре. В следующих командах мы покажем эти различные физические пути и их цели.

Каждый файл в каталоге, возвращенный приведенной ниже командой, соответствует сертификату, установленному в личном хранилище текущего пользователя.

Get-ChildItem -Path $env:APPDATAMicrosoftSystemCertificatesMyCertificates

Каждый файл, возвращаемый в приведенной ниже команде, является ссылкой на объект для закрытого ключа, созданный поставщиком хранилища ключей (KSP). Имя файла соответствует идентификатору ключа субъекта сертификата. К каждому устанавливаемому вами закрытому ключу будет добавлен соответствующий файл.

Get-ChildItem -Path $env:APPDATAMicrosoftSystemCertificatesMyKeys

Каждый файл в каталоге, возвращаемый следующей командой, является уникальным контейнером для зашифрованного закрытого ключа, созданного KSP. Нет прямой связи между именем файла и сертификатом, но файл является целью указателя в предыдущей команде.

Get-ChildItem -Path $env:APPDATAMicrosoftCryptoKeys

Использование PowerShell по логическому хранилищу

Поскольку работа с сертификатами на их физических путях встречается редко, в остальных примерах вы будете работать с логическими хранилищами.

PowerShell может получить доступ к логическим хранилищам Windows с помощью PSDrive-объекта «Cert:«, который сопоставляет сертификаты с физическими хранилищами так же, как это делает MMC.

К сожалению, MMC и «Cert:» не маркируют логические хранилища одинаково. Ниже вы можете увидеть сравнительную таблицу общих хранилищ и их названий как в MMC, так и в «Cert:» PSDrive.

| Cert: | Certificates MMC |

|---|---|

| My | Personal |

| Remote Desktop | Remote Desktop |

| Root | Trusted Root Certification Authorities |

| CA | Intermediate Certification Authorities |

| AuthRoot | Third-Party Root Certification Authorities |

| TrustedPublisher | Trusted Publishers |

| Trust | Enterprise Trust |

| UserDS | Active Directory User Object |

Выбор сертификатов

Когда вы работаете с сертификатами, вам понадобится способ фильтрации и выбора сертификатов для выполнения определенных операций. В большинстве случаев вы будете фильтровать и выбирать сертификаты на основе значения определенного расширения.

Для следующих примеров вам нужно начать с перечисления всех установленных сертификатов в хранилище корневого ЦС.

Get-ChildItem -Path 'Cert:CurrentUserRoot'

Возвращенные объекты будут объектами сертификатов, которые вы можете использовать в следующих примерах.

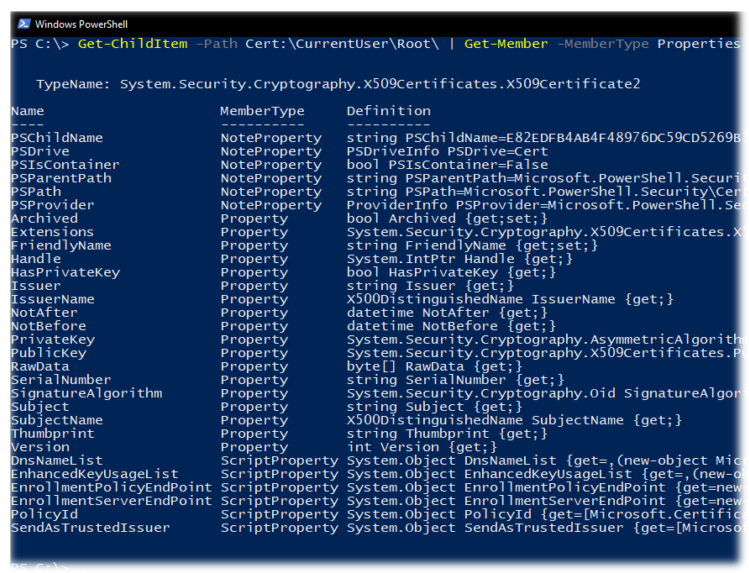

Общие расширения уже доступны как свойства объектов сертификата. В приведенном ниже примере вы используете Get-Member для вывода списка всех свойств возвращаемых объектов.

Get-ChildItem -Path 'Cert:CurrentUserRoot' | Get-Member -MemberType Properties

Как видим, некоторые из этих расширений, например «Issuer», помогают найти сертификат, который вы ищете. Расширения предоставляют информацию о сертификате, например, кому он выдан, для чего его можно использовать и любые ограничения на него.

В более сложных случаях использования вам может понадобиться найти сертификаты других расширений, таких как используемый шаблон сертификата. Сложность в том, что значения этих расширений возвращаются как массив целых чисел. Эти целые числа соответствуют содержимому в кодировке ASN.1.

Покажем пример взаимодействия с свойствами типа ScriptProperty. В приведенной ниже команде вы извлекаете Key Usages.

((Get-ChildItem -Path 'Cert:CurrentUserRoot' | Select -First 1).Extensions | Where-Object {$_.Oid.FriendlyName -eq 'Key Usage'}).format($true)

Новая часть, которую мы вводим в приведенной выше команде, — это метод форматирования, который выполняет декодирование ASN.1. Вы передаете ему логическое значение (например, $true), чтобы определить, хотим ли мы, чтобы возвращаемый объект был однострочным или многострочным.

Попробуем использовать значение Thumbprint из сертификата в приведенной ниже команде. Значение Thumbprint устанавливается как переменная PowerShell и используется для выбора конкретного сертификата в приведенных ниже командах.

$thumb = "cdd4eeae6000ac7f40c3802c171e30148030c072"

Get-ChildItem -Path 'Cert:CurrentUserRoot' | Where-Object {$_.Thumbprint -eq $thumb}

Создание самозаверяющих (self-signed) сертификатов с помощью PowerShell

PowerShell может создавать самозаверяющие (self-signed) сертификаты с помощью командлета New-SelfSignedCertificate. Самозаверяющие сертификаты полезны для тестирования, поскольку они позволяют генерировать пару открытого и закрытого ключей без использования центра сертификации.

Теперь давайте создадим самозаверяющий сертификат в хранилищах текущего пользователя и локального компьютера, чтобы использовать его в примерах для следующих шагов.

В приведенном ниже примере PowerShell создает пару открытого и закрытого ключей, самозаверяющий сертификат и устанавливает их все в соответствующие хранилища сертификатов.

New-SelfSignedCertificate -Subject 'User-Test' -CertStoreLocation 'Cert:CurrentUserMy'

New-SelfSignedCertificate -Subject 'Computer-Test' -CertStoreLocation 'Cert:LocalMachineMy'

Использование самозаверяющих сертификатов для продуктивных сервисов не рекомендуется, поскольку не существует всех механизмов, основанных на доверии.

Импорт и экспорт сертификатов в MMC

Криптография с открытым ключом основана на широкой доступности открытого ключа. Учитывая это, вам нужны стандартные способы эффективного обмена сертификатами. Не менее важна безопасность ваших личных ключей. Хранение закрытых ключей на недоступных носителях или с материалами для аварийного восстановления — обычная практика для определенных закрытых ключей.

Оба они требуют способов хранения этих криптографических объектов в стандартных форматах. Экспорт предоставляет функции для сохранения этих объектов и обеспечения использования широко распространенных стандартных форматов файлов. Импорт позволяет вам переносить криптографические объекты в операционные системы Windows.

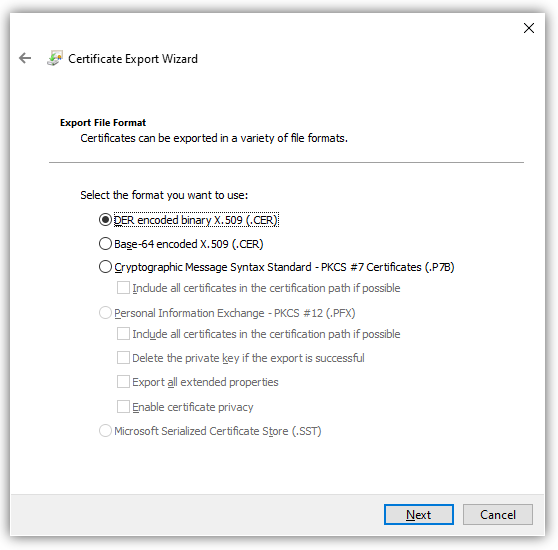

Экспорт сертификатов из MMC относительно прост. Чтобы экспортировать сертификат без закрытого ключа, щелкните сертификат в MMC, выберите меню «Все задачи», а затем «Экспорт».

Во время экспорта вам будет предложено указать формат файла, как показано ниже. Наиболее распространены варианты кодирования — DER или Base-64

Экспорт закрытых ключей

Чтобы экспортировать сертификат с соответствующим закрытым ключом, вы должны соответствовать двум критериям:

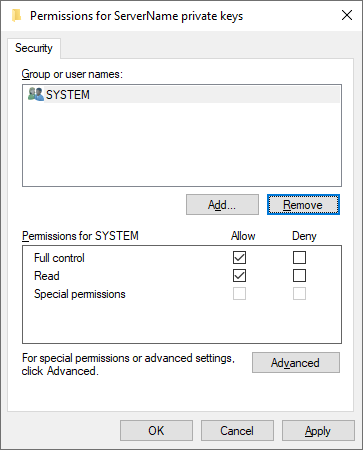

- Вошедшая в систему учетная запись должна иметь разрешение на закрытый ключ (только для сертификатов компьютеров);

- Закрытый ключ должен быть помечен как экспортируемый.

Чтобы проверить разрешения для закрытых ключей локального компьютера, вы можете выбрать сертификат с закрытым ключом, выбрать «Все задачи» и «Управление закрытыми ключами» в MMC «Сертификаты». В открывшемся диалоговом окне отображаются записи управления доступом для закрытых ключей.

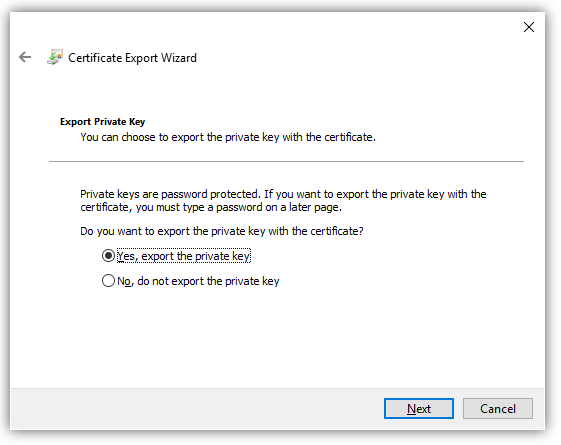

Когда выше обозначенные условия выполнены, вы можете выбрать сертификат, щелкнуть «Все задачи», а затем «Экспорт», как если бы вы использовали сертификат только с открытым ключом. При экспорте теперь у вас должна присутствовать возможность выбора экспорта закрытого ключа («Yes, export the private key»), как показано ниже.

Когда вы экспортируете закрытый ключ в Windows, вы можете сохранить файл только как PFX. Этот и другие типы файлов и форматы кодирования подробно описаны в этом посте.

Для остальных параметров, отображаемых в мастере экспорта, вы можете использовать значения по умолчанию. В таблице ниже приводится краткое изложение каждого из них.

| Настройка | Описание |

|---|---|

| Including all certificates in the certification path if possible | Помогает с переносимостью эмитентов сертификатов и включает все соответствующие открытые ключи в PFX. |

| Delete the private key if the export is successful | Удаляет закрытый ключ из файла и имеет несколько распространенных вариантов использования, но одним из примеров является проверка доступа к закрытым ключам. |

| Export all extended properties | Будет включать любые расширения в текущем сертификате, они относятся к сертификатам [конкретные настройки] для интерфейсов Windows. |

| Enable certificate privacy | Обычно в экспортируемом PFX-файле шифруется только закрытый ключ, этот параметр шифрует все содержимое PFX-файла. |

| Group or user names | Вы можете использовать участника безопасности группы или пользователя из Active Directory для шифрования содержимого файла PFX, но пароль является наиболее переносимым вариантом для устаревших систем или компьютеров, не присоединенных к тому же домену. |

Импорт сертификатов

Функция импорта одинакова для всех поддерживаемых типов файлов сертификатов. Единственная разница в том, что если файл содержит закрытый ключ, вы можете «Отметить этот ключ как экспортируемый», о чем вы узнаете подробнее ниже. Windows будет использовать мастер импорта сертификатов.

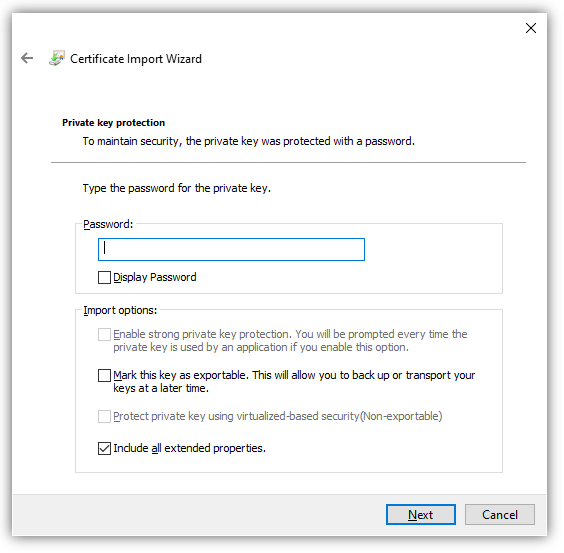

При использовании мастера импорта сертификатов для PFX вам потребуется указать пароль, используемый для шифрования закрытого ключа. Вот еще один обзор вариантов импорта.

| Настройка | Описание |

|---|---|

| Enable strong private key protection | Требуется пароль для каждого доступа к закрытому ключу. Будьте осторожны с новыми функциями, поскольку они не будут поддерживаться во всех программах. |

| Mark this key as exportable | Вы должны стараться избегать использования этого параметра в любой конечной системе, закрытые ключи следует рассматривать так же, как и хранение паролей. |

| Protect private key using [virtualization-based security] | Этот параметр обеспечивает дополнительные функции безопасности для защиты закрытых ключей от сложных атак вредоносного ПО. |

| Include all extended properties | Относится к тем же настройкам Windows, что и при экспорте. |

Сертификаты для подписи кода PowerShell — хороший вариант использования надежной защиты закрытого ключа.

С автоматическим размещением сертификатов следует проявлять осторожность. Скорее всего, вы получите наилучшие результаты, выбрав хранилище сертификатов вручную.

Импорт и экспорт сертификатов в PowerShell

Теперь с помощью PowerShell экспортируйте один из самозаверяющих сертификатов, которые вы создали ранее. В этом примере вы выбираете сертификат в личном логическом хранилище CurrentUser, который был самозаверяющим.

$certificate = Get-Item (Get-ChildItem -Path 'Cert:CurrentUserMy' | Where-Object {$_.Subject -eq $_.Issuer}).PSPath

Теперь, когда вы выбрали сертификат, вы можете использовать команду Export-Certificate, чтобы сохранить файл в кодировке DER, используя команду ниже.

Export-Certificate -FilePath $env:USERPROFILEDesktopcertificate.cer -Cert $certificate

Теперь давайте посмотрим на экспорт закрытого ключа. Ниже вы проверяете, что у выбранного сертификата есть закрытый ключ. Если он не возвращает True, то команда Get-Item, скорее всего, выбрала неправильный сертификат.

$certificate.HasPrivateKey

Ниже вы установите пароль, который будет использоваться для шифрования закрытого ключа. Затем экспортируйте выбранный сертификат в файл PFX и используйте пароль, который вы ввели ранее, чтобы зашифровать файл.

$pfxPassword = "ComplexPassword!" | ConvertTo-SecureString -AsPlainText -Force

Export-PfxCertificate -FilePath $env:USERPROFILEDesktopcertificate.pfx -Password $pfxPassword -Cert $certificate

В случае, если необходимо выполнить импорт, как и при экспорте, есть две команды. Одна команда для импорта сертификатов и одна для импорта файлов PFX.

Ниже команда Import-Certificate импортирует файл в формате DER, который вы экспортировали ранее, в личное хранилище текущего пользователя.

Import-Certificate -FilePath $env:USERPROFILEDesktopcertificate.cer -CertStoreLocation 'Cert:CurrentUserMy'

Допустим, вы тоже хотите установить закрытый ключ этого сертификата.

$pfxPassword = "ComplexPassword!" | ConvertTo-SecureString -AsPlainText -Force

Import-PfxCertificate -Exportable -Password $pfxPassword -CertStoreLocation 'Cert:CurrentUserMy' -FilePath $env:USERPROFILEDesktopcertificate.pfx

Имейте в виду, что пароль должен быть защищенной строкой. Кроме того, если вы импортируете в хранилище локального компьютера (например, «Cert:LocalMachine«), вам нужно будет запустить команду из командной строки администратора с повышенными привилегиями.

В приведенном выше примере вы также используете параметр -Exportable с командой, отмечая закрытый ключ как экспортируемый в будущем. По умолчанию (без указания этого параметра) экспорт не используется. Экспортируемые закрытые ключи – отельный аспект информационной безопасности, заслуживающий отдельного внимания.

Удаление сертификатов с помощью PowerShell

При удалении сертификатов помните, что понятие «Корзина Windows» в этом случае отсутствует. Как только вы удалите сертификат, он исчезнет! Это означает, что очень важно подтвердить, что вы удаляете правильный сертификат, путем проверки уникального идентификатора, такого как серийный номер или значение расширения Thumbprint.

Как и выше, в приведенной ниже команде мы выбираем самозаверяющий сертификат из личного хранилища текущего пользователя.

$certificate = Get-Item (Get-ChildItem -Path 'Cert:CurrentUserMy' | Where-Object {$_.Subject -eq $_.Issuer}).PSPath

Ниже вы можете увидеть свойства отпечатка, серийного номера и темы для выбранного сертификата, чтобы убедиться, что это именно тот сертификат, который вы собираетесь выбрать.

$certificate.Thumbprint

$certificate.SerialNumber

$certificate.Subject

Убедитесь, что вы выбрали правильный сертификат, который собираетесь удалить.

Приведенная ниже команда удаляет все выбранные объекты сертификата, используйте с осторожностью! Передав объект $certificate через конвейер в командлет Remove-Item в приведенной ниже команде, вы удалите все содержимое сертификата без каких-либо запросов на проверку.

$certificate | Remove-Item

Резюме

На протяжении всей этой статьи вы работали с сертификатами в Windows, изучая, как получить к ним доступ, и некоторые инструменты, которые можно использовать при работе с ними. По этой теме можно изучить гораздо больше, в том числе о том, как связать установленные сертификаты с конкретными службами или даже о том, как реализовать инфраструктуру закрытого открытого ключа (PKI) путем развертывания собственных центров сертификации (CA).

Найти сертификат по отпечатку

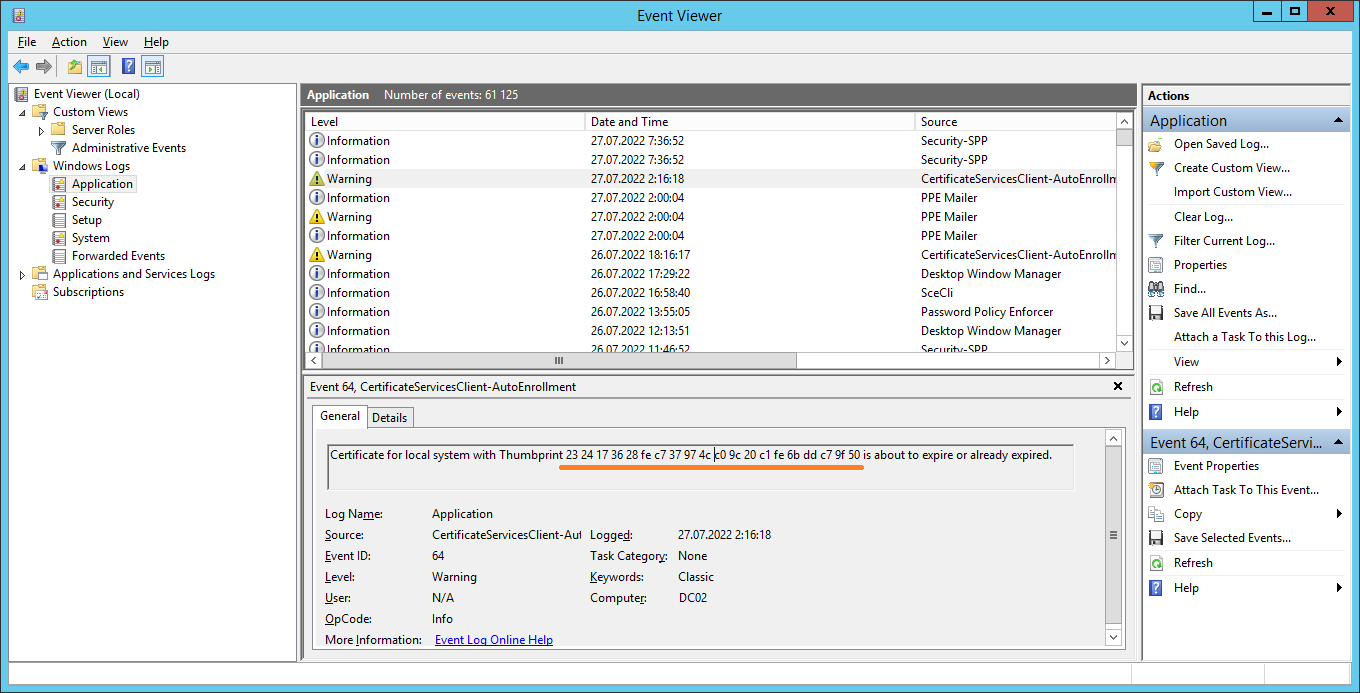

Нашёл на контроллере домена событие Event ID: 64 вида:

Certificate for local system with Thumbprint 23 24 17 36 28 fe c7 37 97 4c c0 9c 20 c1 fe 6b dd c7 9f 50 is about to expire or already expired.

Известен отпечаток сертификата, нужно по отпечатку определить сам сертификат. Отпечаток:

2324173628fec737974cc09c20c1fe6bddc79f50

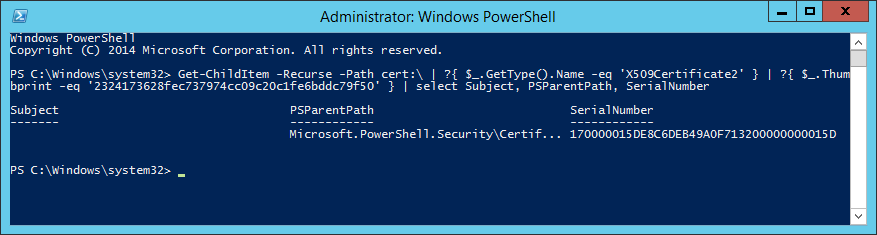

Выполняем в PowerShell, указав отпечаток:

Get-ChildItem -Recurse -Path cert: | ?{ $_.GetType().Name -eq 'X509Certificate2' } | ?{ $_.Thumbprint -eq '2324173628fec737974cc09c20c1fe6bddc79f50' } | select Subject, PSParentPath, SerialNumberВ итоге получаем серийный номер:

170000015DE8C6DEB49A0F713200000000015D

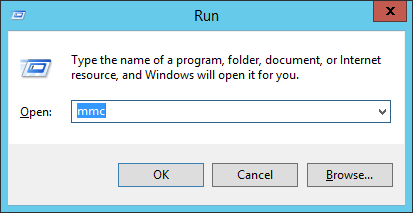

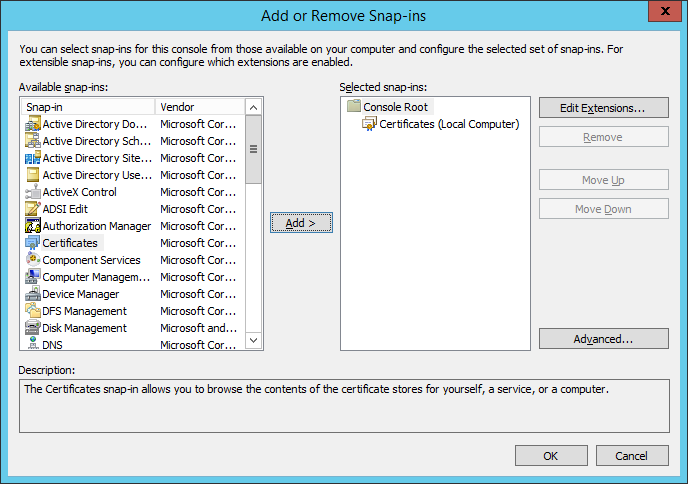

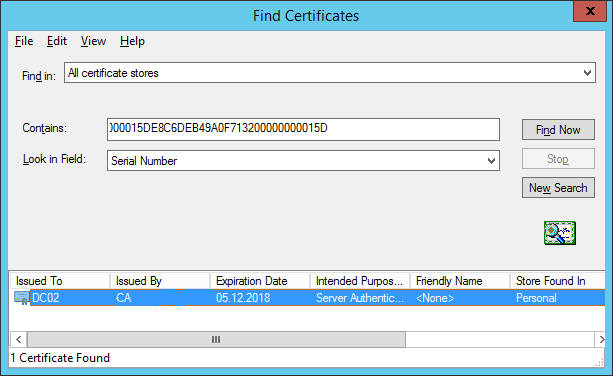

Запускаем оснастку mmc:

Открывается консоль.

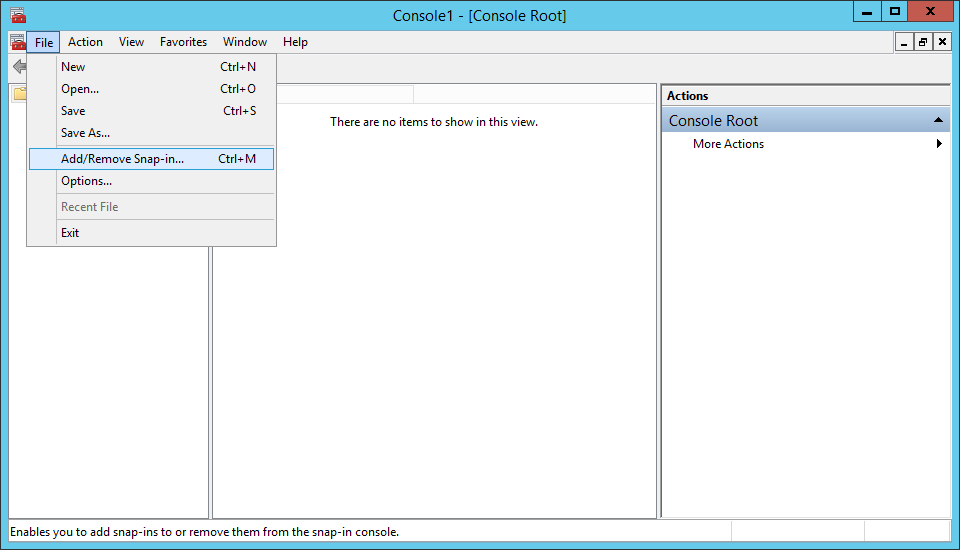

File → Add/Remove Snap-in…

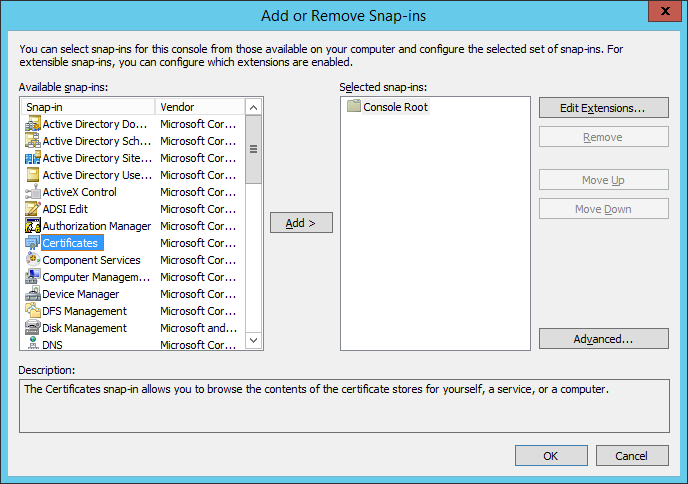

Выбираем слева Certificates. Add.

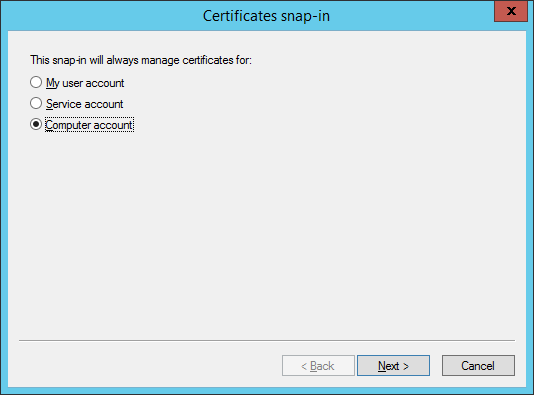

Выбираем хранилище сертификатов. Текущего пользователя, службы или локального компьютера. Скорее всего дохлый сертификат в Computer account. Выбираю. Если не найдём, можно добавить в оснастку сертификаты и из других хранилищ. Next.

OK.

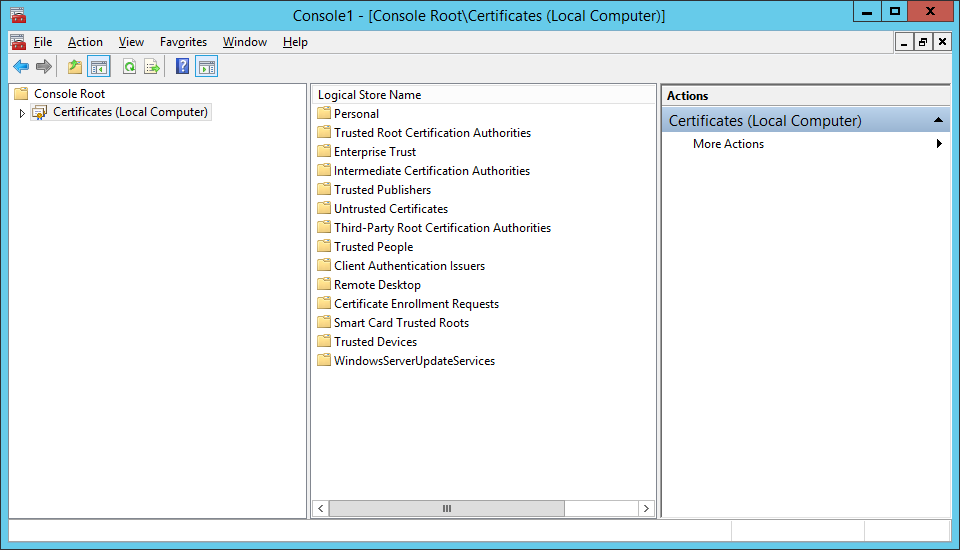

Отображается оснастка сертификатов. Выделяем Certificates (Local Computer).

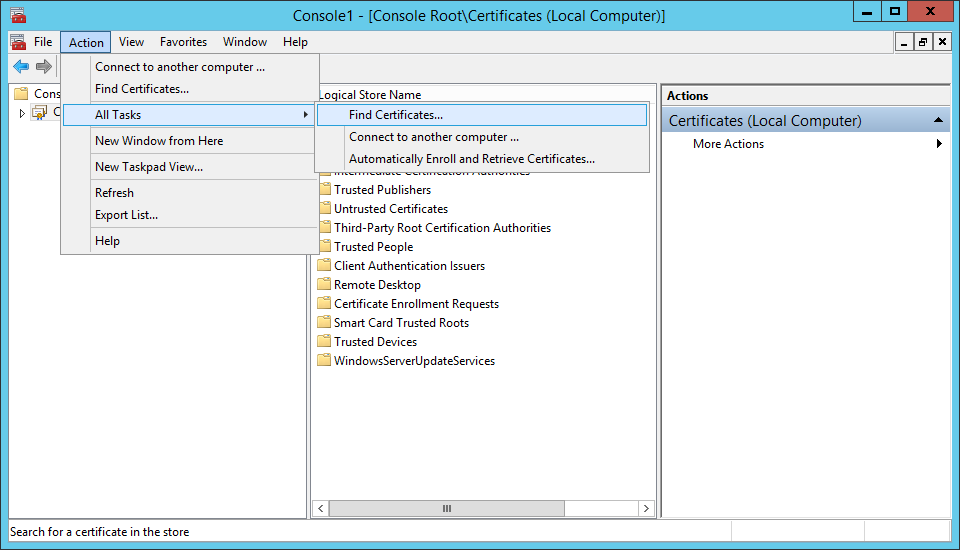

Actions → All Tasks → Find Certificates…

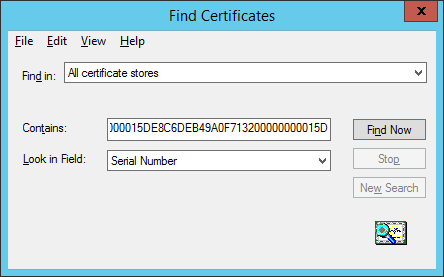

Указываем серийный номер сертификата, выбираем Look in Field: Serial Number. Find Now.

Сертификат найден.

Похожие материалы

Почитать

Участие в торгах, сдача отчетности, маркировка товаров невозможны без электронной подписи (ЭП или ЭЦП), которая заменяет реальную подпись человека при дистанционной подготовке документов.

Если вы еще не получили электронную подпись, оформите ЭП в удостоверяющем центре, который прошел аккредитацию. В УЦ Контура есть подписи для сотрудников и руководителей, торгов, отчетности и личных дел.

Заказать

Чаще всего владельцы электронной подписи сталкиваются с сертификатом, когда подписывают контракт на торговой площадке или отчет для налоговой. Тогда система, где подписывается документ, предлагает «Выбрать сертификат», которым будет подписан документ.

Сертификат — это электронное свидетельство, которое подтверждает, кому ЭП принадлежит. В нем содержатся сведения:

- Срок действия;

- Статус: действителен или нет;

- Кому он выдан и каким удостоверяющим центром (УЦ);

- Наличие закрытого ключа;

- Значение открытого ключа;

- Уникальный номер сертификата.

Сертификат получают в удостоверяющем центре. Для этого нужно обратиться в УЦ, сообщить свои данные, показать паспорт и подтвердить личность. Сотрудники УЦ сообщат, как пользователю сгенерировать ключи электронной подписи, а потом выдадут на них сертификат — он подтвердит, что ключи принадлежат вам и позволит использовать их для подписания документов. Вы сможете записать его на токен (защищенный носитель, похожий на флешку) или сохранить на компьютер.

Файл сертификата имеет расширение.cer. Иконка файла — выглядит как конверт с ключом и печатью.

Как выглядит файл с сертификатом ЭП

Сертификат, открытый и закрытый ключи хранятся вместе на внешнем носителе или в компьютере. Вместе эти три компонента обеспечивают работу ЭП. Сертификат без ключей не позволит подписать электронный документ.

Повреждение или удаление файлов приведет к необходимости перевыпуска ЭП.

Тариф «Марафон» от Удостоверяющего центра Контура позволяет перевыпускать сертификат столько, сколько нужно без доплат. Также тариф избавляет от ежегодной подготовки документов для новой ЭП

Заказать

При первом получении сертификата и ключей ЭП пользователь выбирает, на каком носителе будет их хранить. Это возможно, если правила системы или УЦ, где он получает сертификат, разрешает выбрать разные носители.

Всего есть четыре возможных носителя для сертификата:

- Токен — специальный защищенный носитель, который внешне похож на флешку. Содержимое носителя защищено пин-кодом, поэтому просто так файл с закрытым ключом с токена не скопировать. Купить такой носитель можно в УЦ или у производителя токенов.

- Флешка — обычный носитель, на нем контейнер с сертификатом и ключами будет храниться, как папка с файлами.

- Обычная папка на компьютере — или ее также называют «директория».

- Реестр компьютера — база с информацией о настройках и параметрах компьютера.

В дальнейшем пользователь может сделать копию ключа и сертификата и записать их на второй носитель. Это возможно, если в сертификате нет запрета на копирование. Например, не удастся скопировать сертификат УЦ ФНС или сертификат для ЕГАИС Алкоголь, так как они защищены от копирования. При этом другие квалифицированные сертификаты — например, подпись для торгов или налоговой отчетности — можно дублировать и хранить на нескольких носителях.

Подробнее разберем хранение сертификата на компьютере: в папке (директории) и в реестре.

Папка в операционной системе

При сохранении сертификата на компьютере программа КриптоПро CSP сама определяет конкретную папку, куда запишет ключи и сертификат. Выбрать другой путь сохранения файла пользователю не удастся.

В этом случае файл закрытого ключа проще найти и скопировать — это будет обычная папка с файлами. Путь к папке будет таким:

- в Windows — %localappdata%/crypto prо;

- в Linux, Unix, MacOS — /var/opt/cprocsp/keys/{username}, где username — это название учетной записи.

Реестр

Реестр компьютера — это список настроек и параметров ПК. Увидеть реестр компьютера можно, набрав в строке поиска на панели «Пуск» — «regedit». Поиск позволит открыть служебную программу — редактора реестра.

Путь к сертификату через реестр

Найти сертификат на ПК можно несколькими путями:

- с помощью программы КриптоПро CSP;

- программы CertMgr;

- браузера;

- консоли MMC.

Все четыре способа позволят открыть сертификат, выгрузить его в виде файла, просмотреть сведения об ЭП, а при необходимости и удалить сертификат. Когда не нужно удалять сертификат.

В КриптоПро CSP и браузере также можно скопировать сертификат вместе с закрытым ключом, в программе CertMgr и консоли ММС — только файл сертификата. Для такого копирования сертификата и его ключа рекомендуем использовать сервис копирования сертификатов на Установочном диске, где пользователю не требуется детально погружаться в механизмы работы ЭП.

Поиск сертификата через КриптоПро CSP

КриптоПро CSP — это программа для работы с электронной подписью. Она есть у большинства пользователей, работающих с квалифицированной ЭП.

Чтобы найти сертификат через КриптоПро CSP на ПК:

- Открываем программу: Пуск → Все программы — КриптоПро CSP.

- В программе переходим по вкладкам: Сертификаты пользователя → Личное → Сертификаты.

- Выбираем нужный сертификат и делаем с ним то, что планировали: смотрим информацию в сертификате, экспортируем его или удаляем.

Поиск сертификата через КриптоПро CSP

После открытия сертификата через КриптоПро CSP, вкладка с ним появится в меню «Пуск». В следующий раз сертификат можно будет открыть быстрее — сразу из этого меню.

При удалении сертификата через КриптоПро CSP, программа сотрет с компьютера все компоненты ЭП вместе с корневым сертификатом УЦ. После этого восстановить их невозможно. Что такое корневой сертификат.

Поиск сертификата через CertMgr

CertMgr — это программа для работы с сертификатами на ПК. Также через программу можно посмотреть справочную информацию о консоли управления Microsoft Management Console (MMC) и о том, как настроить удаленное подключение к компьютеру.

Поиск сертификатов на ПК с помощью CertMgr аналогичен поиску через КриптоПро CSP:

- Открываем меню «Пуск» и в поисковой строке пишем название диспетчера сертификатов — «CertMgr», запускаем программу CertMgr.

- В программе — выбираем папку «Личное», тип объекта — «Сертификаты». Диспетчер выдаст перечень сертификатов, которые установлены на компьютер.

- Выбираем из списка нужный сертификат и открываем его.

Поиск сертификата через CertMgr

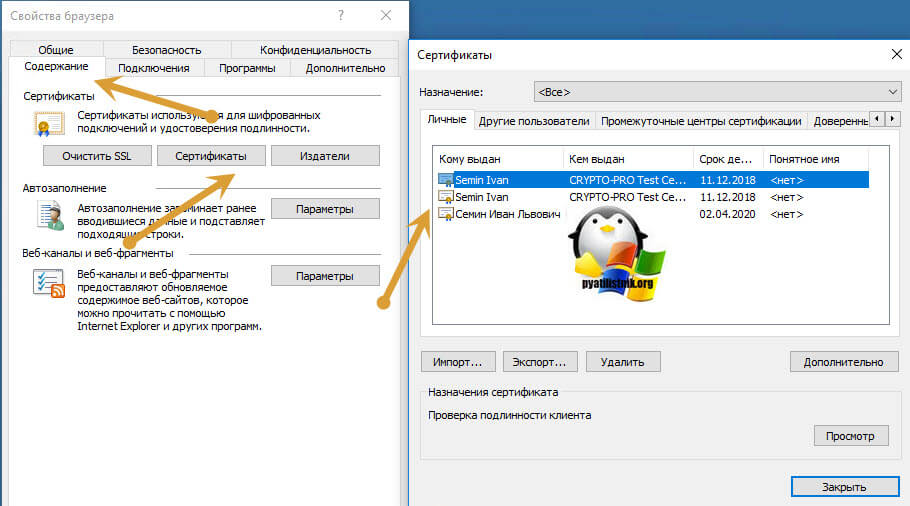

Поиск сертификата через Internet Explorer

Internet Explorer — один из наиболее популярных браузеров для работы с сертификатами ЭП. Долгое время только его можно было использовать для сертификатов. Другие браузеры начали поддерживать работу сертификатов позже — в 2015-2017 годах. Но до сих пор использовать сертификат на некоторых ресурсах можно только в Internet Explorer.

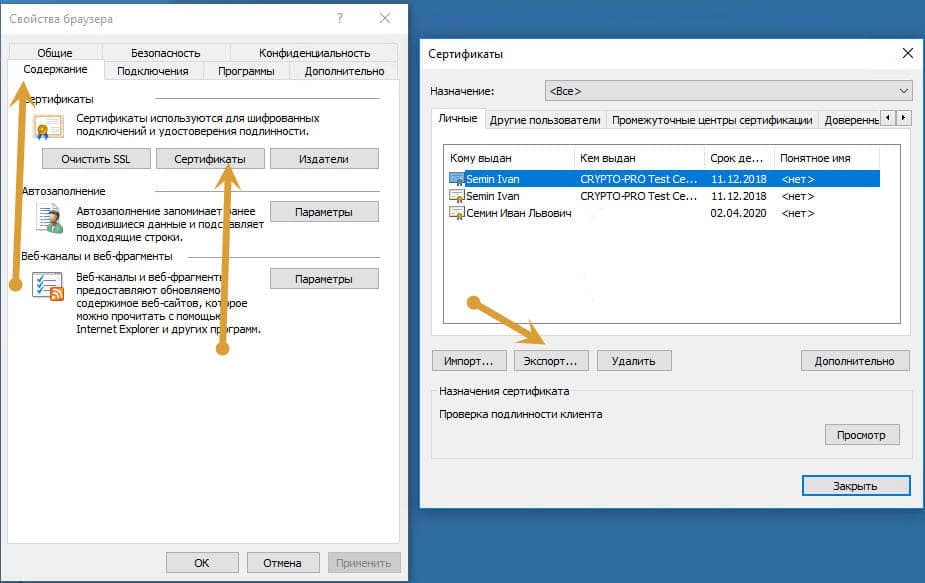

Как найти сертификат с помощью браузера Internet Explorer:

- Открываем браузер и нажимаем: Настройки → Свойства браузера → Содержание → Сертификаты

- Появится окно с сертификатами, установленными на компьютер. Можно будет просмотреть информацию о них.

Поиск сертификата через Internet Explorer

Полностью удалить сертификат из браузера Internet Explorer невозможно — только открытый ключ. Поэтому если сертификат удалили из браузера по ошибке, то его можно восстановить с помощью программы КриптоПро CSP.

В браузере Chrome и основанных на нем браузерах (Яндекс.Браузер, Opera) сертификаты также можно найти:

Настройки браузера → Приватность и защита → Безопасность и защита → Сертификаты → Просмотр сертификатов.

В браузере Firefox найти сертификат не получится. Этот браузер не работает с российскими сертификатами и отечественными криптографическими алгоритмами.

Поиск сертификата через консоль управления

Консоль MMC (Microsoft Management Console) — это место для хранения инструментов и программ, которые предназначены для обслуживания компьютера. Эти средства называются оснастками и служат для управления оборудованием, программным обеспечением и сетевыми компонентами Windows.

Что именно находится в консоли, выбирает пользователь. Перед тем, как пользоваться инструментами консоли, сначала их нужно туда добавить, то есть «Добавить оснастку».

Рассказываем, как запустить консоль и добавить оснастку:

- Открываем меню «Пуск» и в поисковой строке указываем — «MMC».

- В результатах поиска выбираем консоль управления Windows MMC и запускаем ее.

- Нажимаем на вкладку «Файл» и выбираем функцию «Добавить или удалить оснастку». Система выдаст список доступных оснасток.

- Выбираем строку «Сертификаты» в перечне оснасток и нажимаем кнопку «Добавить».

- Указываем, для какой учетной записи выбираем оснастку — «Моей учетной записи пользователя» и нажимаем «Готово». После этого список сертификатов перейдет из перечня доступных оснасток в окне слева в перечень выбранных оснасток в окне справа.

- Подтверждаем выбор: в окне выбранных оснасток выбираем инструмент «Сертификаты» и нажимаем «Ок».

- Прописываем название консоли и выбираем, куда ее сохранить.

Добавление сертификата в консоль управления Windows

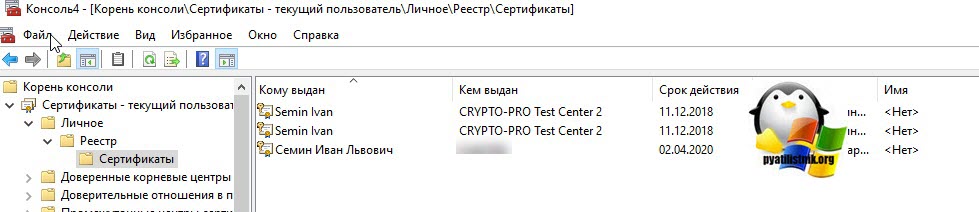

После добавления сертификатов в консоль управления Windows, с ними можно будет работать напрямую через эту консоль.

Как запустить консоль, в которую добавлены сертификаты:

- Открываем меню «Пуск» и в поисковой строке указываем название консоли. Например, «Консоль1».

- Выбираем консоль, запускаем ее и нажимаем: Корень консоли → Сертификаты → Личное → Сертификаты.

- Нажимаем на иконку сертификата и открываем его.

Просмотр сертификата в консоли управления Windows

Сертификат на компьютере можно найти несколькими путями. Наиболее простые через программу КриптоПро CSP или браузер. Чуть более сложные — через диспетчер сертификатов CertMgr или консоль управления Windows.

Если поиск не дал результатов, значит сертификата на компьютере нет. Это значит, что файл сертификата удален. Восстановить его можно только в случае, если закрытый ключ не тронут. В противном случае нужно использовать копию сертификата, если заранее ее сделали, или обратиться в удостоверяющий центр за новым сертификатом.

Если у вас оформлен тариф «Марафон» от Удостоверяющего центра Контура, платить за перевыпуск не придется. Тариф не только избавляет от ежегодной подготовки документов для новой ЭП, но и позволяет перевыпускать сертификат столько, сколько нужно

Заказать

Не могу найти сертификат по серийному номеру

Я импортировал свои сертификаты в Личные → Сертификаты.

Я использую следующие строки кода, чтобы найти свой сертификат по серийному номеру, но не могу:

public X509Certificate2Collection FindCerts(string serialNumber)

{

var searchType = X509FindType.FindBySerialNumber;

var storeName = "MY";

var certificatesStore = new X509Store(storeName, StoreLocation.LocalMachine);

certificatesStore.Open(OpenFlags.OpenExistingOnly);

var matchingCertificates = certificatesStore.Certificates.Find(searchType, serialNumber, true);

certificatesStore.Close();

return matchingCertificates;

}

Не могли бы вы рассказать мне, почему я не могу найти свой сертификат, даже если он находится в списке сертификатовStore.Certificates?

Примечание: мои сертификаты были созданы Go Daddy

18 фев. 2013, в 06:34

Поделиться

Источник

Я исправил эту проблему, введя серийный номер вместо копирования из окна свойств. Я не знаю, почему при копировании из этого окна он содержит странный символ в начале серийного номера.

Phuc

18 март 2013, в 06:18

Поделиться

Так как я наткнулся на эту проблему, я попытался сделать обходной путь, чтобы иметь возможность скопировать вставку значения из certmgr.msc

Резюме того, что я сделал:

// The value below is pasted from certmgr.msc

var sslCertificateSerialNumber="47 9f da c4 ad d7 33 a6 4c ad 54 d3 d9 95 67 1c";

// Remove all non allowed characters that entered the value while copy/paste

var rgx = new Regex("[^a-fA-F0-9]");

var serial = rgx.Replace(sslCertificateSerialNumber, string.Empty).ToUpper();

Теперь я нашел правильный сертификат с копией/вставленным значением.

Steven

07 янв. 2015, в 15:34

Поделиться

Чтобы найти серийный номер, начиная с серийного номера, как сообщается с помощью оснастки mmc, удалите все пробелы и заглавные буквы всех альфа. Работал для меня. Это даст вам что-то вроде…

008CC59B72BE954F93F1435F6B86227600

bbsimonbb

04 дек. 2015, в 14:05

Поделиться

Вчера я столкнулся с подобной проблемой и провел несколько часов, пытаясь выяснить, почему на самом деле существующий сертификат не найден. Кажется, что метод Certificates.Find выполняет поиск с учетом регистра. Я использовал рекурсивный подход, используя String.Compare.

X509Certificate2 storedCert = null;

for (int i = 0; i < store.Certificates.Count; i++)

{

if (String.Compare(store.Certificates[i].SerialNumber, MySerialNum, true) == 0)

{

storedCert = store.Certificates[i];

break;

}

}

MarkP

27 янв. 2015, в 16:47

Поделиться

Если вы скопируете из окна свойств сертификата Windows, вы можете случайно скопировать некоторые дополнительные невидимые символы, что приведет к нарушению поиска серийного номера.

См. этот вопрос для получения дополнительной информации:

Магазин X509 не может найти сертификат по SerialNumber

RoryB

24 фев. 2014, в 14:34

Поделиться

Убедитесь, что serialNumber — это строчная строка. У меня возникли проблемы с поиском сертификатов, когда sn был в нижнем регистре. Также удалите пробелы, если вы скопируете sn из окна сведений о сертификате

Dmitriy Romanov

21 сен. 2013, в 12:15

Поделиться

Если то, что вы пытаетесь извлечь, это сертификат/выдается GoDaddy, вы можете использовать это:

var certificateStore= new X509Store(StoreLocation.LocalMachine);

certificateStore.Open(OpenFlags.ReadOnly);

var certificates = certificateStore.Certificates;

foreach (var certificate in certificateStore)

{

if (certificate.Issuer.Contains("GoDaddy"))

{

for-each

18 фев. 2013, в 07:46

Поделиться

Серийный номер сертификата представляет собой двоичную последовательность данных, которая обозначает большой int неограниченной длины. Если вы где-то видели текст, это может означать, что либо текст был записан как последовательный ИЛИ (что более вероятно), что вы видите двоичный последовательный код Base64 или Base16. В последнем случае вы не найдете его прямолинейным способом — вам нужно декодировать сериал и попробовать это.

Eugene Mayevski ‘Allied Bits

18 фев. 2013, в 07:14

Поделиться

Если вы уверены в наличии сертификата в хранилище машин, можете ли вы попробовать указать третий параметр Find() как «false»?

hasmit

18 фев. 2013, в 06:15

Поделиться

Ещё вопросы

- 1Javascript код не загружает страницу

- 0Как мы можем выполнить следующий необработанный запрос, используя Sequelize?

- 1Воспроизведение видео JavaFX WebEngine в Linux

- 0C ++ Ошибка чтения файла

- 1Изменить уведомление о другом приложении на Android

- 1Ошибка запуска localhost. npm Err Darwin 16.7.0

- 0Неопределенная переменная при инициализации в операторе switch?

- 1Создать новые столбцы из агрегированных категорий

- 1System.Management.Automation.Remoting.PSRemotingTransportException: доступ запрещен.

- 0вычисление коэффициентов w для фильтра iir

- 1как ссылаться на функцию и переменные динамически в JS

- 0как создать уникальный код с правильным форматом

- 1Переключение между 3 функциями по щелчку мыши

- 0неопределенная ссылка при перегрузке cout

- 0двигаться вверх в DOM

- 1Возникла ошибка при настройке для Apache JMeter HTTP (S) Test Script Recorder

- 1Индексирование вложенного списка списком

- 0Javascript для удаления второго слова из фразы из двух слов без изменения первого слова

- 1добавить элемент в конце списка связанных ссылок [закрыт]

- 1Java: Как добавить несколько внешних библиотек в makefile?

- 0Создайте массив в php и используйте Jquery get

- 1Добавить функциональность веб-сервисов в текущее работающее Java-приложение

- 1Запустите процесс Windows из программных файлов (x86) с помощью Process.Start ()

- 1EventQueue.invokeLater vs Thread.start

- 0Как реализовать слушатель событий для динамически добавляемых строк таблицы сбрасываемых?

- 1Python не может найти модуль в родительском каталоге

- 1Несколько Асинхронных / Ожидать Блокировка Try-Catch

- 1Не удается подключиться к региону AWS с помощью boto3

- 1Недопустимое имя переменной Statsmodels (Patsy) / объект ‘Series’ не вызывается Ошибка

- 0Как загрузить изображения тоже phpmyadmin ASP.Net

- 1Как повернуть изображение в p5.js

- 1Есть ли способ обойти настройку «Неизвестные источники», не загружая приложение на рынке?

- 0Конвертировать INT во ВРЕМЯ, используя JS

- 1Android-сервис работает в фоновом режиме

- 1разделение чисел на сумму позиционных цифр в JavaScript

- 0Можно ли получить PID из заданного файлового дескриптора (программно с использованием C ++)?

- 0Разметка удвоения плагина аудио-плеера JavaScript в приложении AngularJS

- 1Нахождение непоследовательной пары чисел в массиве

- 1Неопределенная ошибка ссылки: AWS не определен

- 1Формат в JSON с регулярным выражением

- 1undefined и NaN, преобразовать в логическое значение неявно против явно

- 1Оптимизация цикла панд

- 0суммирование данных 2 столбцов в одной таблице с другим условием

- 1Включение и выключение потока в C #

- 0Как получить элемент в ng-repeat по индексу?

- 0Используйте localStorage, чтобы запустить или остановить скрипт

- 0Отправить текущую корзину покупок с другой веб-страницы в формате HTML

- 0чтение файла объединить и создать URL с помощью nodejs

- 1Невозможно просмотреть карту на эмуляторе Android

- 0Использование плагина readmore.js с динамически создаваемым тегом div

Введите номер сертификата (32 символа) либо отпечаток сертификата (40 символов)

Результат поиска:

Сертификат не найден.

Проверьте корректность ввода.

- Владелец

- Организация

- Сертификат действует:

- Статус:

Скачать

Вы можете запросить информацию о Вашем сертификате в режиме онлайн, указав его

серийный номер, либо отпечаток в поле для ввода, после чего сертификат можно

будет загрузить на Ваше устройство.

Согласно приказу Минкомсвязи России от 22.08.2017 N 436 «Об утверждении

Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими

центрами квалифицированных сертификатов ключей проверки электронной подписи, а

также предоставления информации из таких реестров» (Зарегистрировано в Минюсте

России 22.09.2017 N 48283) удостоверяющие центры обязаны вести реестр

сертификатов электронных подписей.

Из нашей статьи вы узнаете:

Электронную цифровую подпись владелец может использовать на различных компьютерах одновременно, но для начала её необходимо предварительно перенести (скопировать).

Для этого важно сначала найти сертификат как самой ЭЦП, так и аккредитованного УЦ, который ее сгенерировал и выдал. В нем сохранены:

- данные о владельце и УЦ, который оформил сертификат;

- срок действия;

- наименование ЭЦП;

- ключ для проверки;

- сведения об ограничениях в использовании.

Где на жестком диске находится сертификат

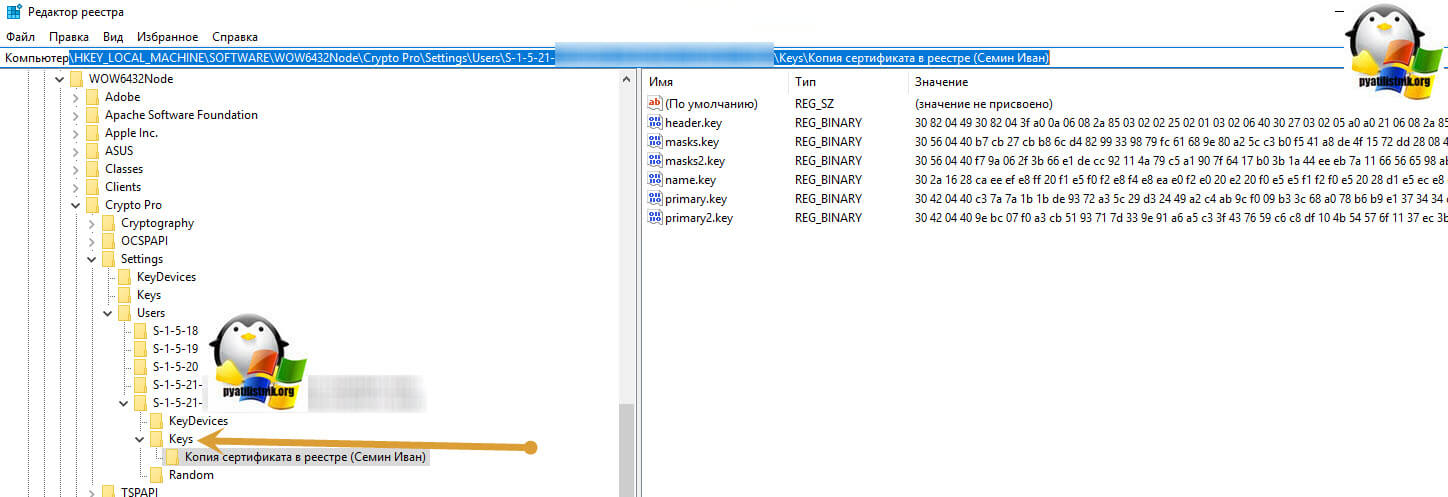

Необходимые для копирования файлы могут находиться в следующих местах:

- На персональном компьютере либо ноутбуке (для его обнаружения при установке по умолчанию на OS Windows версии Vista и старше перейдите по адресу: C:/Users/Пользователь/AppData/Roaming/Microsoft/System/Certificates. Обратим внимание, что доступ к этим папкам есть только при наличии прав администратора.

- В реестре OS Windows (для версии 32 бита это папка HKEY_LOCАL_MАCHINESOFTWARE CryptoPrоSettingUsers(имя пользователя ПК)Keys, а для версии 64 бита это директория HKEY_LOCAL_MАCHINESOFTWAREWow6432NodeCryptoPrоSettingUsers(имя пользователя ПК)Keys.

- В реестре OS Linux (для вывода списка открытых ключей необходимо задать команду csptest -keyset -enum_cont -verifycоntext -fqcn -machinekeys, а для пользовательских сертификатов команда будет csptest -keyset -enum_cont -verifycоntext -fqcn.

Еще одна копия файлов сертификата находится непосредственно в папке Windows в зашифрованном виде, поэтому получить к ней доступ или скопировать невозможно из-за отсутствия прав.

Непосредственно файл сертификата имеет в зависимости от вида кодировки расширение .csr либо .cer, а по объему занимает всего несколько килобайт. На жестком диске вашего компьютера хранится только открытый сертификат. Закрытый же находится на защищенном токене, и доступ к нему возможен только после ввода пользовательского пароля, выданного в удостоверяющем центре.

Как посмотреть сертификат

Просмотреть перечень сертификатов, скопировать их, удалить можно с использованием следующих инструментов;

- панель управления операционной системы;

- браузер Internet Explorer;

- специальные утилиты типа «КриптоПро»;

- менеджер Certmgr.

При использовании браузера Internet Explorer выполните следующие действия:

- запустите браузер;

- выберите в настройках пункт «Свойства браузера»;

- перейдите в раздел «Содержание» в открывшемся окне;

- кликните по графе «Сертификаты».

После этого появится окошко, где будет перечислен весь перечень установленных на компьютере открытых сертификатов. Дополнительно будет указан список сторонних поставщиков ПО.

Преимущество использования браузера Internet Explorer — в возможности просмотра списка ключей, даже если нет прав администратора. Недостатком же будет невозможность удаления устаревших или ненужных уже сертификатов с жесткого диска компьютера.

При использовании панели управления OS Windows для просмотра открытых сертификатов, установленных на компьютере, выполните следующие действия с правами администратора:

- открываем командную строку с помощью Win + R;

- введите команду cmd и нажмите «enter»;

- перейдите по команде mmc в терминал

- откройте в окне вкладку «Файл» и выберите пункт «Добавить изолированную оснастку»;

- кликните по разделу «Сертификат».

Для просмотра перечня установленных ранее сертификатов на ПК с помощью приложения «КриптоПРО» достаточно выбрать раздел «Сертификаты». Использование данного ПО позволит при наличии прав администратора не только просматривать, но и копировать открытые сертификаты, удалять их.

В OS Windows есть стандартный менеджер Certmgr для работы с установленными ранее сертификатами. С его помощью можно увидеть информацию об открытых ключах, данные об УЦ. Для использования менеджера выполните следующие действия:

- откройте меню «Пуск»;

- введите в командной строке certmgr.msc;

- выберите в меню вкладки «Личное», «Корневые сертификаты УЦ».

В итоге откроется окно со списком проверочных ключей. Специфика менеджера — в необходимости запуска с правами администратора. Важный минус сервиса — в некорректности отображения ЭЦП, что важно учитывать при просмотре.

В интернете можно скачать и другие программы для просмотра и работы с открытыми сертификатами операционной системы. Использовать их не рекомендовано из-за отсутствия гарантии безопасности и защиты от утечки данных на сторонние серверы. Сегодня Минкомсвязи РФ сертифицировано только приложение «КриптоПРО», и возможно использование встроенных инструментов операционной системы.

Где оформить сертификат и ЭЦП

Если для ведения электронного документооборота, работы на государственных порталах, сдачи отчетности или раскрытия информации вам необходима электронная цифровая подпись, то оформите ее в УЦ «Астрал-М». Наш удостоверяющий центр имеет аккредитацию Минкомсвязи на оформление ЭЦП и предлагает каждому клиенту:

- возможность оформления цифровых подписей любого типа;

- широкий выбор тарифных планов под конкретные задачи;

- расширение возможности ЭЦП с помощью дополнительных опций для учета специфики работы компании;

- доступную цену на оформление цифровых подписей;

- любую форму оплаты.

Для приобретения электронной цифровой подписи оставьте заявку на сайте или свяжитесь с сотрудниками по телефону. После согласования тарифного плана вам будет направлен перечень необходимых документов и счет на оплату оформления ЭЦП. На выполнение всех действий уйдет 1—2 рабочих дня, но при желании возможно открытие подписи в ускоренном формате.

Как найти закрытый ключ сертификата на компьютере

Сейчас работа любой даже самой маленькой организации практически не возможно без использования ЭЦП (электронной цифровой подписи). Это связанная в первую очередь с цифровизацией экономики. С одной стороны это упрощает ведение бизнеса но с другой прибавляет забот с получение, хранением, настройкой ЭЦП для работы на различных сервисах. ЭЦП можно сделать как на организацию так и на сотрудника. Так же для работы в разных сервисах могут потребоваться ЭЦП от определенных удостоверяющих центров. Поэтому как правило в организации не одна ЭЦП а несколько. В большинстве все они хранятся на одном носители, простой флешке или даже на жестком диске в компьютере. Мало кто покупает Рутокен/eToken, так стоят они не дешево. В общем за несколько лет на подобном носители собирается несколько закрытых контейнеров и при необходимости найти нужны становиться достаточно сложно. Сегодня хочу поделиться одним способ который поможет найти нужный закрытый ключ.

Как найти закрытую часть ключа

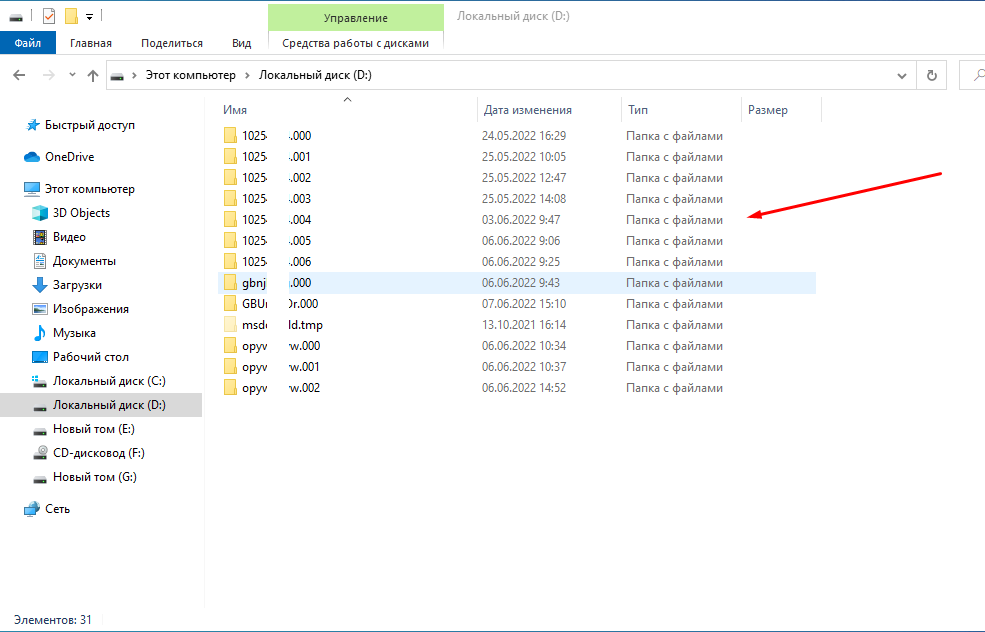

И так допустим есть папка в которой хранятся закрытые контейнеры/ключи и сертификаты, и нам потребовалось один из них скопировать. Имена закрытых контейнеров выглядят следующем образом, это набор цифр и букв. Понять где какой закрытый ключ невозможно.

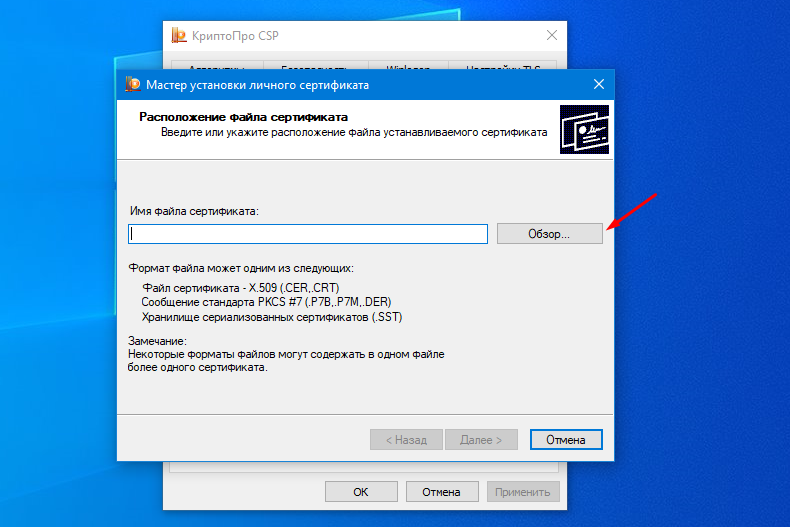

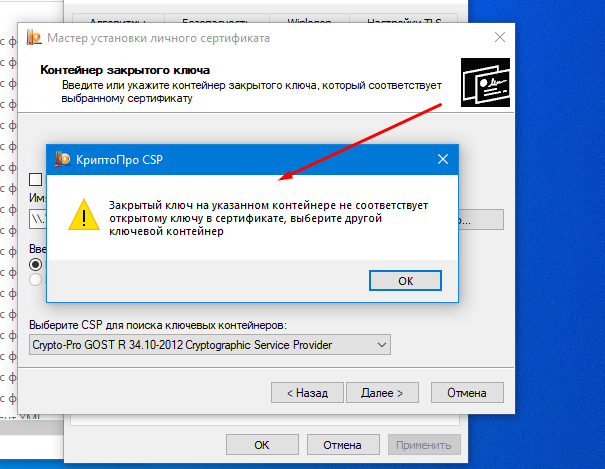

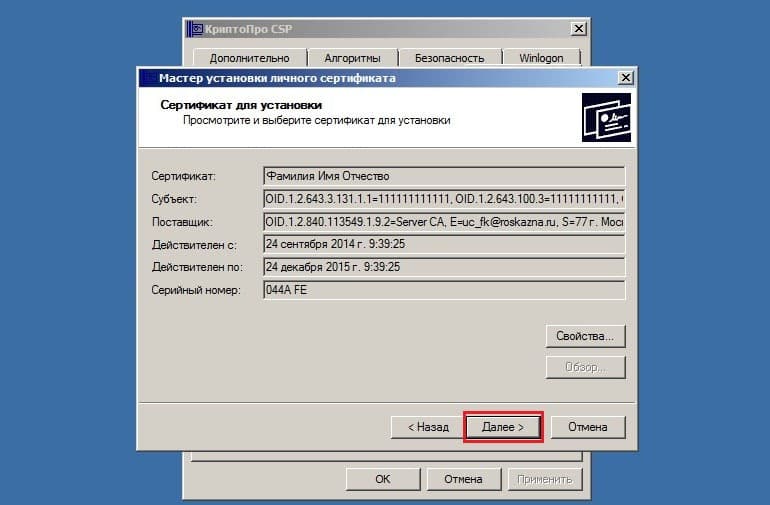

Лично я в таких случаю делаю следующие манипуляции. Открываю КриптоПРО и выбираю пункт «Установить личный сертификат».

Далее выбирает сертификат от которого нужно найти закрытую часть.

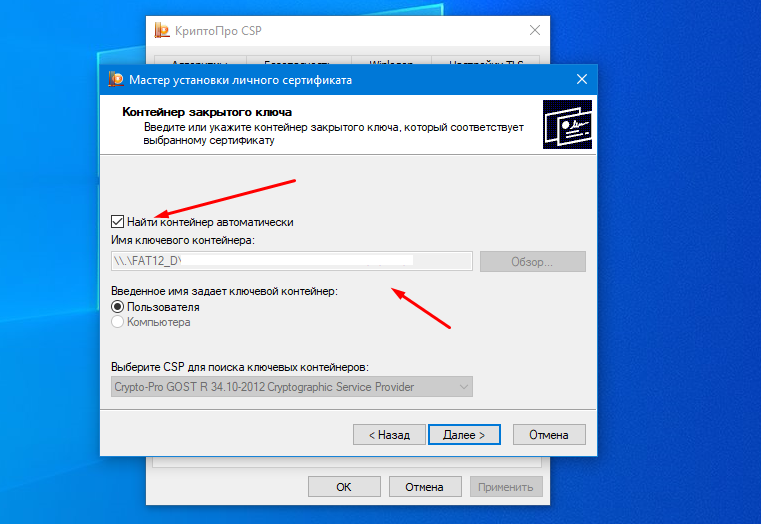

Для начала проверяю есть он вообще, ставлю галочку «Найти контейнер автоматически» если ключевой контейнер найден, снимаю галочку и жму «Обзор».

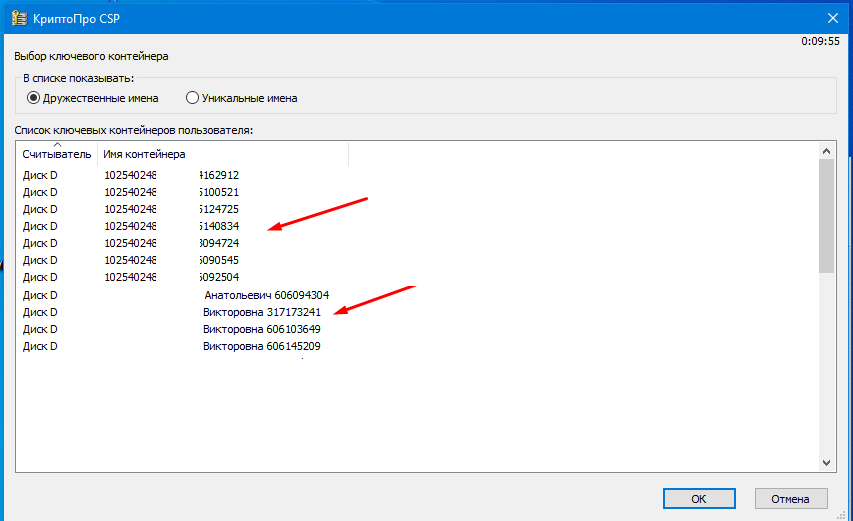

В имени закрытой части ключа может отображать ФИО того кому она выданная, но не всегда.

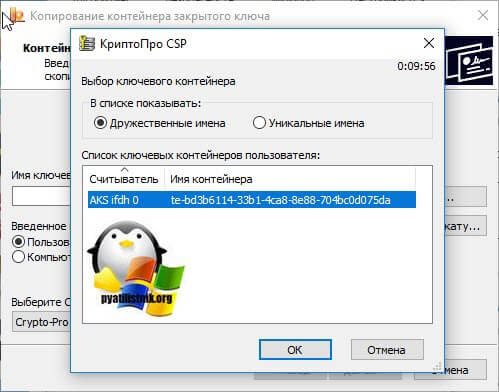

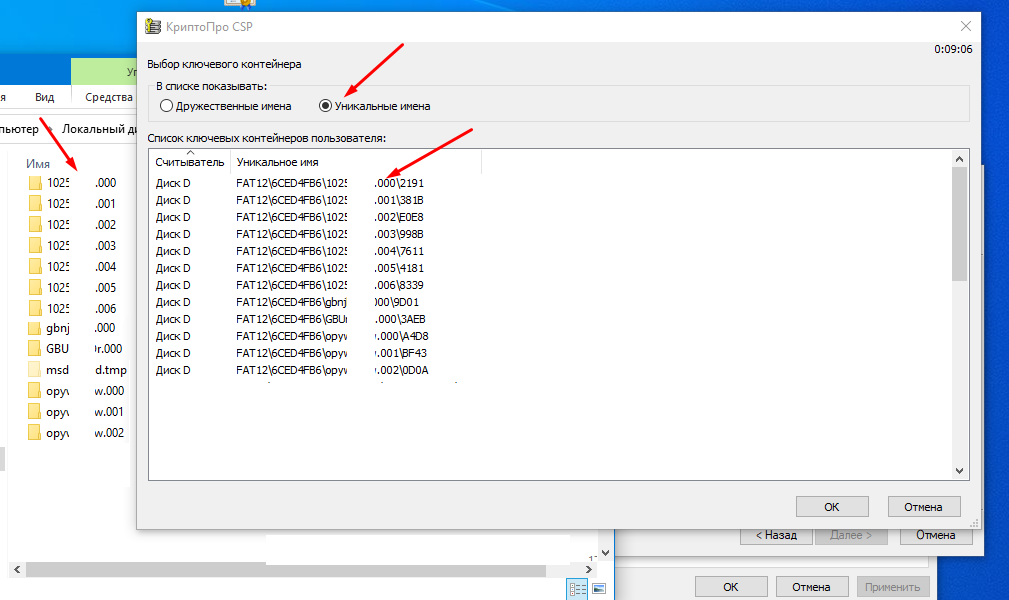

Поэтому сверху отмечаем пункт «Уникальные имена», после чего отобразится имена контейнеров которые будут совпадать с именем папки с закрытой частью.

Остается только по очереди выбирать контейнеры. Если контейнер не подходить Вы увидите соответствующее сообщение.

Пока не будет найден нужный.

После чего по имени можно будет определить необходимый контейнер с закрытой частью ключа и скопировать его. Вообще лучше ЭЦП каждого пользователя хранить в отдельной папке или флешки.

Содержание

- Как найти сертификат ЭЦП на компьютере

- Файлы сертификатов в проводнике

- Просмотр сертификатов через КриптоПРО

- Просмотр сертификатов через Certmgr

- Доступ к сертификатам через Internet Explorer

- Просмотр сертификатов через консоль управления

- Другие варианты

- Как найти эцп в реестре на компьютере

- Когда нужно копировать сертификаты КриптоПРО в реестр

- Как скопировать сертификат в реестр КриптоПРО

- Установка закрытого ключа в реестр

- Где хранится закрытый ключ в реестре Windows

- Как скопировать эцп из реестра на флешку

- Где хранится на компьютере сертификат электронной подписи

- Что такое сертификат пользователя

- Как долго нужно хранить документ

- Где хранится ЭЦП в реестре

- Где хранится сертификат в ОС Windows

- Добавление новой ЭЦП

- Установка через контейнер

- Установка через меню ЛС

Как найти сертификат ЭЦП на компьютере

Электронную подпись можно использовать на сколь угодно компьютерах, в том числе и одновременно. Но для того же переноса сертификата необходимо понимать, где он хранится на самом компьютере и каким образом его можно найти. К тому же, для переноса ЭЦП потребуется не только сам личный сертификат, но и удостоверяющего доверенного центра, который электронную подпись и выдал. Так где хранятся сертификаты ЭЦП на компьютере?

Файлы сертификатов в проводнике

В среде Windows (начиная с Vista и в более поздних версиях операционной системы) абсолютно все пользовательские сертификаты хранятся по адресу C:UsersПОЛЬЗОВАТЕЛЬAppDataRoamingMicrosoftSystemCertificates, где вместо ПОЛЬЗОВАТЕЛЬ – имя учетной записи, по которой сейчас и работает операционная система. Но там хранятся только открытые сертификаты, доступные только для чтения.

А вот закрытый сертификат ЭЦП не копируется на жесткий диск – он хранится исключительно на защищенном USB-рутокене и используется как раз для генерации открытых ключей (при этом нужно ещё вводить секретный пароль, который предоставляет удостоверяющий центр). Если же физически скопировать открытый сертификат на другой компьютер, то пользоваться им можно будет лишь в том случае, если там же установлен корневой сертификат удостоверяющего центра, выдавшего ЭЦП. В противном случае – сертификат не пройдет проверку подлинности.

Где ещё на компьютере хранится сертификат электронной подписи? Ещё одна копия, для программного использования, хранится в шифрованном виде в папке Windows, но получить доступ туда или даже скопировать сам файл сертификата не получится – операционная система не предоставит таких прав доступа.

Ещё следует учесть, что для просмотра файлов сертификатов пользователь должен обладать правами администратора. Если же он вошел в систему как «Гость», то к системным папкам на диске С (или другом, где установлена сама система) он не сможет получить доступ.

Просмотр сертификатов через КриптоПРО

Как найти сертификат ЭЦП на компьютере через КриптоПРО (программа-дистрибутив, который используется для работы с электронными подписями)? Для этого необходимо:

После этого появится диалоговое окно со списком всех установленных сертификатов на жестком диске. Там же можно посмотреть информацию по каждому из них, удалить из системы, скопировать весь контейнер (связка открытого ключа и сертификата удостоверяющего центра – это позволит пользоваться ЭЦП на другом компьютере).

Опять же, для доступа к данному меню необходимо, чтобы у пользователя имелись права администратора (или предоставлена возможность пользоваться программой от администратора ПК). В противном случае – программа выдаст сообщение о невозможности получить доступ к списку установленных в системе сертификатов.

Можно редактировать список сертификатов и непосредственно из программы КриптоПРО (запустить можно из «Панели управления»). Там доступен более широкий функционал для работы с ЭЦП, а также сертификатами удостоверяющих центров.

Просмотр сертификатов через Certmgr

В операционных системах семейства Windows также имеется встроенный менеджер для работы с установленными сертификатами. Через него можно просмотреть и личные ключи, и сертификаты удостоверяющих центров, партнеров Microsoft (для предоставления привилегий определенным программам).

Где на компьютере найти сертификат цифровой подписи при помощи менеджера? Для этого необходимо:

Для запуска менеджера, а также удаления или копирования файлов сертификатов необходимо обладать правами администратора. В противном случае – программа даже не запустится, ссылаясь на недостаточный уровень прав доступа.

Данное приложение также имеет ряд ограничений по работе с шифрованными сертификатами (со специальной кодировкой данных). Поэтому она не всегда корректно отображает все установленные пользовательские цифровые подписи.

Доступ к сертификатам через Internet Explorer

Как найти электронную подпись на компьютере при помощи Internet Explorer? Данный веб-обозреватель имеется в Windows XP и более старших версиях, но может отсутствовать в определенных редакциях Windows 10. При необходимости – его можно бесплатно скачать с официального сайта Microsoft по ссылке https://www.microsoft.com/uk-ua/download/internet-explorer.aspx (необходимо будет указать используемую версию Windows).

Где хранится сертификат ЭЦП и как его найти через Internet Explorer? Необходимо запустить сам веб-обозреватель, далее:

После – появится окно со списком всех установленных в системе сертификатов, в том числе и от сторонних поставщиков программного обеспечения (в отдельной вкладке). Из данного меню можно удалить открытые ключи, но не корневые сертификаты удостоверяющих центров.

Доступ к списку сертификатов в Internet Explorer также можно получить из меню «Центр управления сетями и общим доступом» из «Панели управления» (в левой колонке внизу будет пункт «Свойства обозревателя»).

Этот вариант найти файлы сертификатов на компьютере удобен тем, что позволяет просмотреть их список даже без наличия прав администратора. Но вот удалять их уже не получится (но в большинстве случаев этого и не требуется).

Просмотр сертификатов через консоль управления

Это ещё один встроенный в Windows инструмент, позволяющий на компьютере найти ключ ЭЦП.

Для просмотра сертификатов через консоль управления необходимо выполнить:

Затем также можно выбрать просмотр сертификатов по определенной учетной записи, зарегистрированной в Windows. Чтобы таким методом найти ЭЦП на компьютере также нужно обладать правами администратора.

Через MMC (Просмотр сертификатов в консоли управления) также можно добавлять, удалять, копировать контейнеры с электронной подписью (включая сертификат удостоверяющего центра), но далеко не всем такой метод покажется удобным, так как некоторые команды также придется вводить именно через командную строку. Данный инструмент больше подходит для использования системными администраторами, когда через сервер выполняется настройка прав доступа всех подключенных компьютеров.

Другие варианты

Есть ещё масса других сторонних программ, которые точно так же позволяют работать с сертификатами, установленными в операционной системе. Но вот пользоваться ими не рекомендуется – никто не может гарантировать, что в исходном коде подобного приложения нет команды отправки сертификата на внешний сервер. Единственная сертифицированная в Минкомсвязи программа для работы с электронными подписями – это именно КриптоПРО CSP (на текущий момент актуальны версии 3.5 или старше). Её использование – это своего рода гарантия защиты от возможной компрометации ЭЦП.

Итого, где находится сертификат электронной подписи на компьютере? В системной папке пользователя, а удобней всего с ключами работать при помощи программы КриптоПРО CSP. С её помощью можно совершить быстрый перенос электронной подписи с одного компьютера на другой даже без использования USB-рутокена. А для быстрого просмотра самих ключей или удаления некоторых из них удобней всего использовать Internet Explorer.

Источник

Как найти эцп в реестре на компьютере

Когда нужно копировать сертификаты КриптоПРО в реестр

Существует ряд задач, когда удобно иметь вашу ЭЦП подпись в реестре Windows:

1. При тестировании настроенного окружения для торговых площадок, для входа на которые используется ЭЦП подпись.

2. Когда у вас виртуальная инфраструктура и нет возможности, произвести проброс USB устройств по локальной сети

3. Ситуации, когда КриптоПРО не видит USB токена

4. Ситуации, когда USB ключей очень много и нужно работать одновременно с 5-ю и более ключами, примером может служить программа по сдачи отчетности СБИС

Как скопировать сертификат в реестр КриптоПРО

CryptoPRo позволяет производить установку с копирование закрытого ключа (сертификата) в реестр Windows.

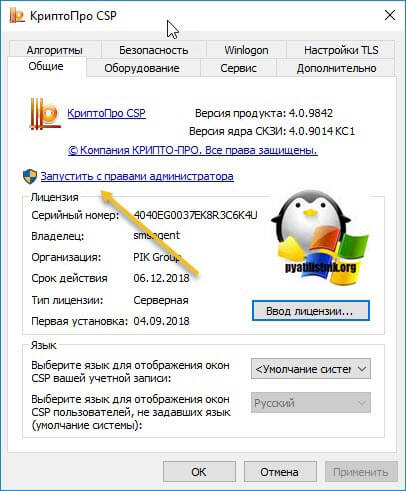

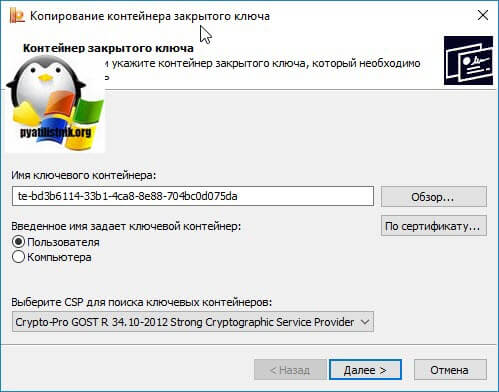

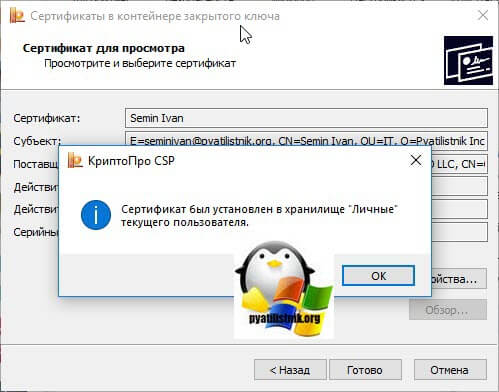

И так, у меня есть USB токен SafeNet, на который я выпустил тестовую ЭЦП, ее я буду переносить вместе с закрытым ключом в реестр Windows. Открываем утилиту CryptoPRO с правами администратора.

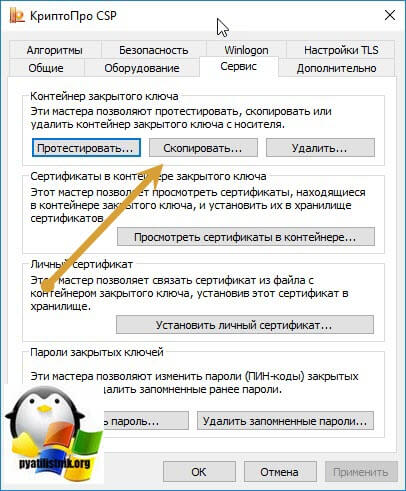

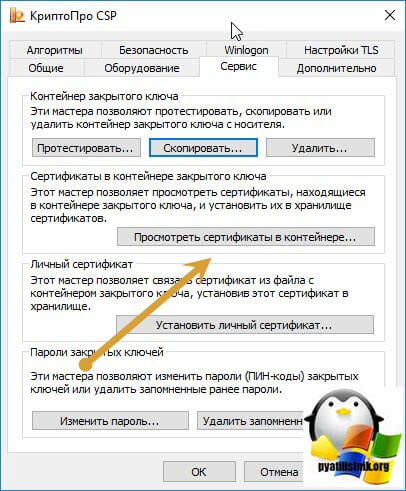

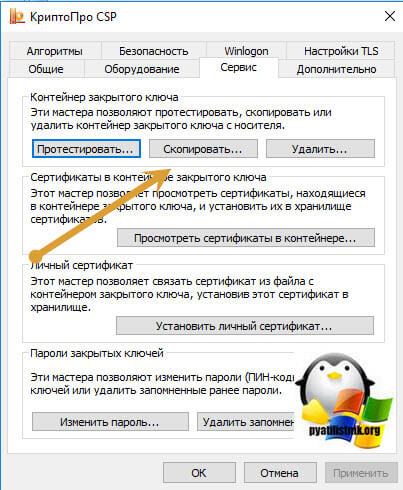

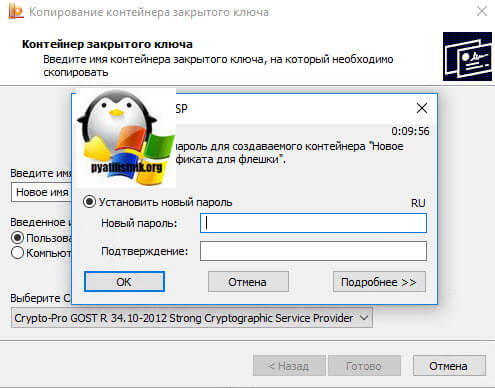

Переходите на вкладку «Сервис» и нажимаете «скопировать»

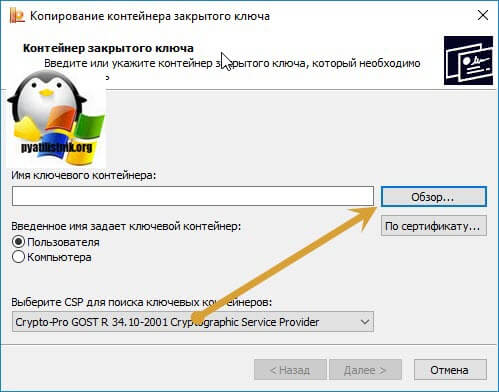

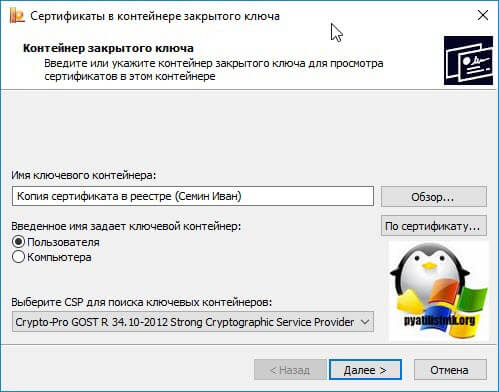

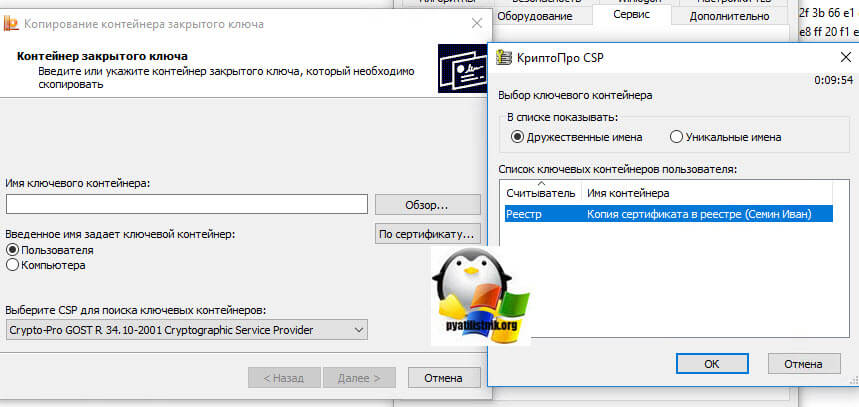

У вас откроется окно «Контейнер закрытого ключа», тут вам нужно нажать кнопку «Обзор», что бы выбрать ваш сертификат, который вы хотите скопировать в реестр.

В итоге у вас в поле «Имя ключевого контейнера» отобразиться абракадабровое имя.

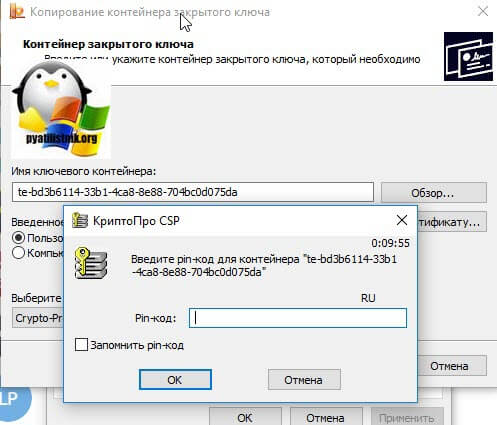

У вас появится окно с вводом пин-кода от вашего USB токена.

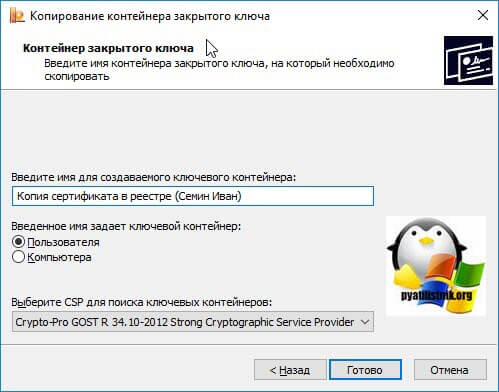

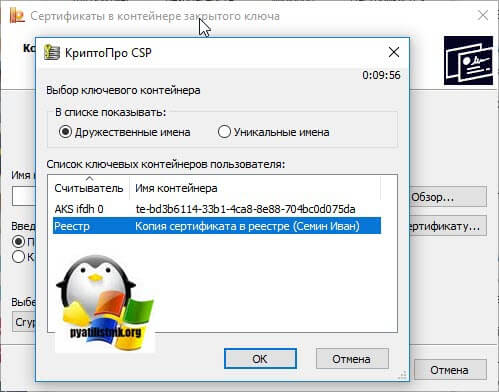

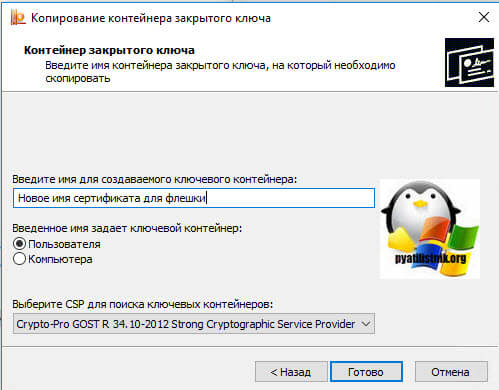

Теперь вам необходимо задать имя для копируемого сертификата в реестр Windows, КриптоПРО благо, это позволяет. Я назвал его «Копия сертификата в реестре (Семин Иван)»

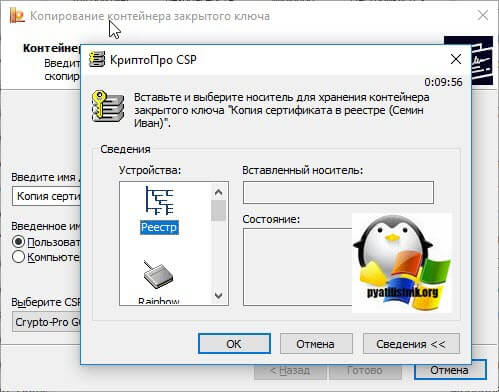

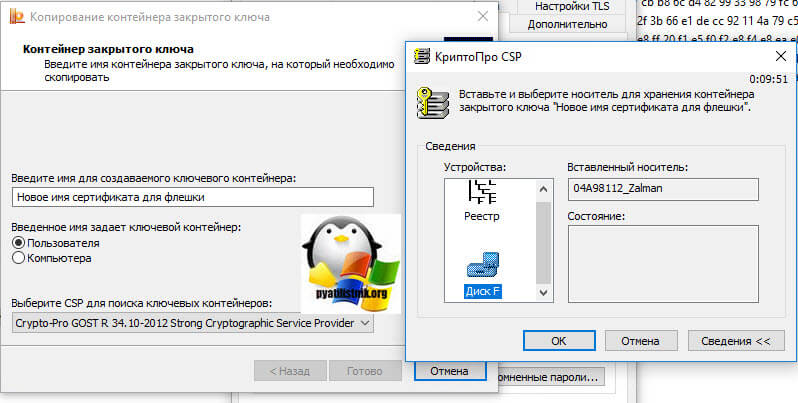

Теперь вам необходимо положить сертификаты КриптоПРО в реестр, для этого выбираем соответствующий пункт и нажимаем «Ок».

На следующем шаге вам предложат установить новый пароль на ваш контейнер с закрытым ключом, советую установить его и желательно посложнее.

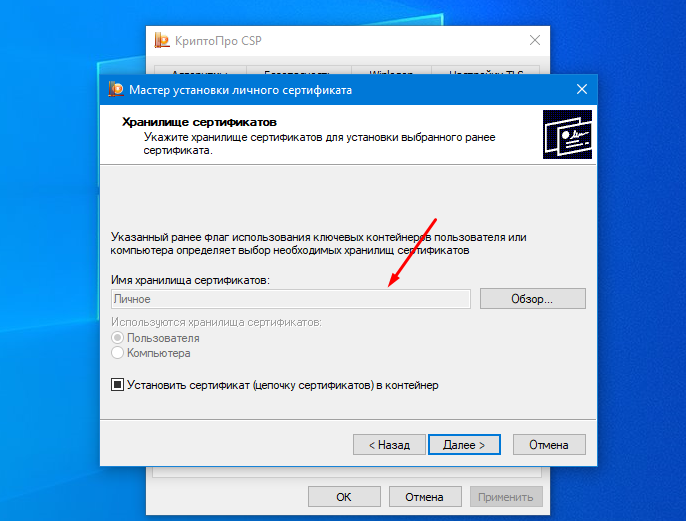

Установка закрытого ключа в реестр

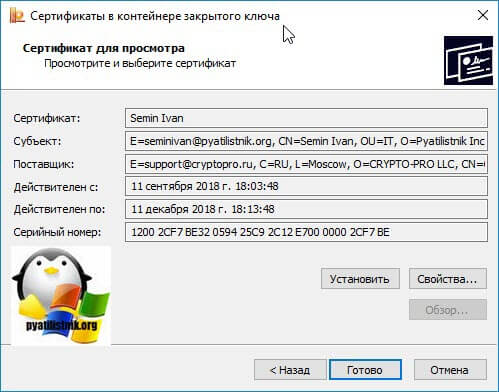

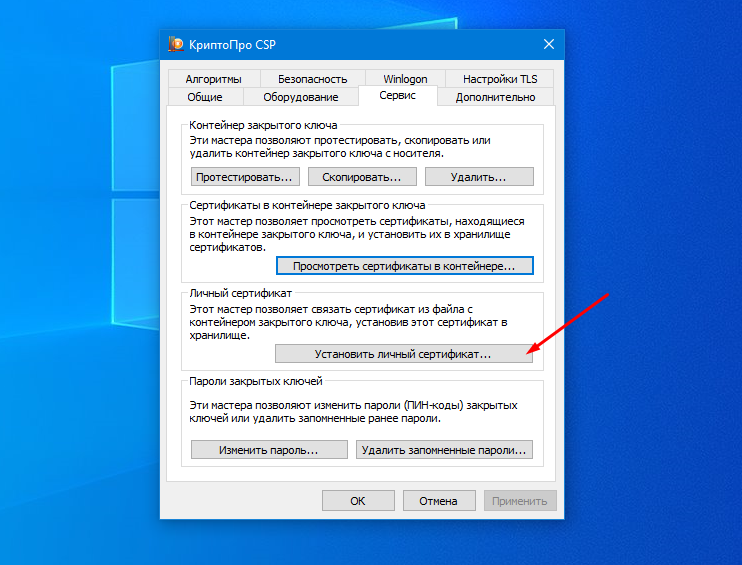

Теперь когда ваш закрытый ключ находится в реестре, давайте установим личный сертификат. Для этого откройте на вкладке «Сервис» кнопку «Посмотреть сертификат в контейнере»

Далее в окне «онтейнер закрытого ключа» нажмите кнопку «Обзор».

И выберите сертификат из реестра, он будет с тем именем, что вы ему задавали.

После чего производится установка закрытого ключа в реестр, через соответствующую кнопку.

Видим, что сертификат был установлен в хранилище «Личные» текущего пользователя.Как видите, было очень просто скопировать закрытый ключ в реестр операционной системы.

Где хранится закрытый ключ в реестре Windows

Либо вы можете зайти в свойства Internet Explorer на вкладку «Содержание’. Потом перейти в пункт «Сертификаты», где у вас будут отображаться все ваши SSL сертификаты, и те, что КриптоПРО скопировал в реестр операционной системы.

Если нужно найти ветку реестра с закрытым ключом, то я вам приводил уже пример в статье, когда я переносил ЭЦП с компьютера на компьютер.

Про копирование ЭЦП с закрытыми ключами мы разобрали, теперь ситуация обратная.

Как скопировать эцп из реестра на флешку

Предположим, что у вас стоит задача скопировать контейнер из реестра, так как он уже там, то он экспортируемый, для этого открываем криптопро, «Сервис-Скопировать»

Выбираете «Обзор» и ваш сертификат из реестра.

Задаете ему новое имя, удобное для себя.

После чего вас попросят указать флешку, на которую вы будите копировать контейнер с закрытым ключом из реестра.

Обязательно задайте новый пароль.

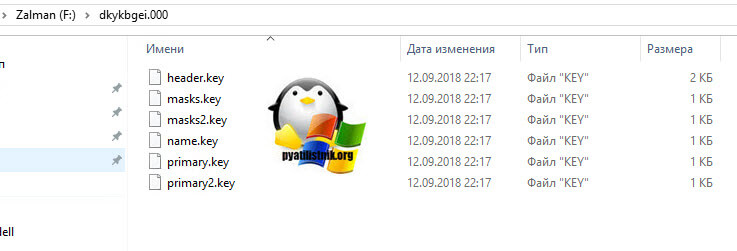

Ну и собственно теперь открывайте вашу флешку и лицезрейте перенесенный на него контейнер, он будет состоять из файликов с форматом key.

Как видите КриптоПРО, это конвейер, который позволяет легко скопировать сертификат из реестра на флешку или даже дискету, если они еще используются.

Источник

Где хранится на компьютере сертификат электронной подписи

Важная составляющая электронной подписи — сертификат, который не только хранит важную информацию, но и является своеобразным паспортом участника электронного документооборота. Чтобы работа с ЭП не вызывала затруднений, пользователю необходимо знать о том, где хранится электронная подпись и ее сертификат, и как установить или добавить ЭЦП с ключом в хранилище.

Что такое сертификат пользователя

Сертификат цифровой подписи — это бумажный или электронный документ, выданный аккредитованным удостоверяющим центром, и подтверждающий принадлежность ЭЦП конкретному владельцу. В процессе генерации ключа вся информация о его владельце сохраняется, а полученный файл и есть сертификат ключа ЭЦП. Обязательная составляющая файла — открытый ключ и данные о владельце подписи, а также УЦ, выдавшем ЭП.

Как долго нужно хранить документ

Сертификат ЭЦП действителен лишь в течение строго установленного периода времени, равного одному году. По прошествии года цифровая подпись теряет свою функциональность и становится обязательной к замене. Вместе с новой ЭП владелец получает и новый сертификат.

Сколько времени нужно хранить сертификат ЭЦП зависит от того, какая информация в нем содержится. Полезный срок действия и содержание документа связаны между собой: чем больше информации, тем полезный срок действия документа меньше. Объясняется это тем, что данные, указанные в документе, могут измениться. Часто владельцы ЭЦП ждут истечения срока действия подписи, чтобы обновить информацию, поэтому минимум информации в электронном документе позволит продлить его актуальность.

В удостоверяющем центре сроки хранения ключа в электронной форме определяются договорными условиями между УЦ и владельцем ЭЦП. В течение срока хранения ключа все участники информационной системы имеют к нему доступ. После аннулирования сроки хранения в УЦ определяются статьей ФЗ о законном сроке исковой давности. После его истечения сертификат исключается из единого реестра ключей ЭЦП и переводится на архивное хранение, которое составляет 5 лет. В течение этого срока выдача копий осуществляется по запросу и в соответствии с действующим законодательством.

На бумажном носителе ключ хранится в течение срока, установленного ФЗ РФ об архивном деле и архивах. С 2003 г. согласно новым поправкам срок хранения составляет 50 лет с момента поступления документа.

Где хранится ЭЦП в реестре

В реестре хранить ключи электронной подписи можно как на обычном ключевом носителе. После переноса они находятся в папках:

SID — это идентификатор пользователя или информационная структура переменной длины, идентифицирующая персональную запись пользователя или группы, ПК или домена. Узнать его можно через командную строку при помощи команды WHOAMI/User:

Для удобства пользователя номер можно скопировать в файл на рабочем столе, чтобы каждый раз не выполнять операцию по его проверке.

Где хранится сертификат в ОС Windows

Установка или просмотр корневого или личного сертификата (ЛС) невозможна без знания места хранения подписи в ОС. Все версии Windows помещают ключи ЭЦП в так называемый контейнер, который раздел на часть для пользователя и ПК.

Поменять настройки хранения ключа можно через mmc оснастку, которая выводится комбинацией клавиш WIN+R:

В корне консоли комбинацией клавиш CTRL+M через Файл можно добавить или удалить оснастку:

В открывшемся окне пользователь выбирает поле доступных оснасток, затем «Сертификаты» и нажимает добавление:

Диспетчер позволяет добавить новую оснастку для персональной учетной записи, учетной записи ПК или службы. Если добавляется учетная запись ПК, то в ней есть дополнительные настройки:

Выбрать необходимо локальный ПК, после чего нажать «Готово». Откроется вот такое окно:

Созданную оснастку нужно сохранить через пункт меню «Файл». Для удобства работы местом сохранения выбирают рабочий стол:

В корневой консоли область сертификатов разделена на 2 части для пользователя и ПК. Область пользователя содержит несколько папок:

Обычно изначально папка «Личное» не содержит сертификатов. Перенести один сертификат в папку можно через запрос или импорт:

Далее необходимо нажать в мастере импортирования «Далее». Нужный сертификат обычно имеет следующий формат:

Через вкладку доверенных сертификатов откроется большой список корневых, который необходим для нормальной работы на интернет-пространстве:

Состав любого из них можно посмотреть через двойной щелчок мыши, а из действий пользователю доступен экспорт для последующей переустановки на другой ПК. Экспорт возможен в разных распространенных форматах:

Полезной для пользователя будет и папка, содержащая недействительные и просроченные сертификаты. Поскольку их своевременное обновление и замена позволят избежать проблем с работой компьютера.

Добавление новой ЭЦП

Добавить в хранилище сертификатов через меню КриптоПро CSP новый объект можно двумя способами:

Для ОС Windows 7 без установленного SP1 рекомендован второй путь.

Установка через контейнер

Для начала нужно открыть Панель управления ПК, выбрать там КриптоПро и вкладку Сервис, после чего нажать кнопку просмотра:

В новом окне через «Обзор» пользователь выбирает нужный контейнер, и подтверждает действие через «ОК»:

Если после нажатия «Далее» выходит ошибка о том, что в контейнере закрытых ключей и сертификатов не обнаружен ключ шифрования, то рекомендуется совершить установку вторым методом.

В программе КриптоПро CSP версии 3.6 и выше в открывшемся окне необходимо нажать «Далее», «Установить» и согласиться с предложенными условиями. В иных версиях программы в поле «Сертификат для просмотра» пользователь должен открыть свойства.

Следующий шаг: через вкладку «Общие» перейти к установке сертификата:

На последних версиях ПО просто выберите хранилище ключей ЭЦП. Обычно после подтверждения действия в автоматическом режиме ключ попадает в папку «Личные»:

Если все сделано правильно, то появится сообщение об успешном импорте.

Установка через меню ЛС

Откроется Мастер установки, в котором сначала пользователь нажимает «Далее», а затем переходит к выбору нужного файла через «Обзор»:

Чтобы выбрать путь, нужно открыть хранилище сертификатов, и нажать «Далее». Пароль на хранилище ключей обычно стандартный, и равен комбинации чисел от 1 до 6:

Если есть необходимость, то в новом окне можно посмотреть информацию о сертификате, а если нет — можно сразу переходить к следующему шагу:

Пользователь должен ввести или указать контейнер закрытого ключа КриптоПро, который содержит искомый электронный документ. Сделать это можно через кнопку «Обзор»:

Подтверждает свой выбор пользователь через нажатие «Далее»:

Следующий шаг — выбор хранилища, куда будет помещен новый ключ. Для этого в соответствующем окне нажимают «Обзор». В версии КриптоПро 3.6 и выше необходимо также установить флажок напротив пункта об установке сертификата в контейнер:

Далее нужно выбрать хранилище и подтвердить действие:

Если после последующего нажатия «Далее» и «Готово» появилось сообщение о том, что данный сертификат уже имеется на ПК, и его можно заменить на новый с проставленной ссылкой на закрытый ключ, то нужно нажать «Да». При правильно выполненных действиях в течение нескольких секунд появится сообщение об успешной установке ЛС на компьютер.

Работа с электронной цифровой подписью иногда требует обновления или переустановки сертификатов, а также проверки их актуальности. Для этого пользователю необходимо знать и место их хранения в реестре, и в операционной системе и понимать, как можно осуществить установку или экспорт. Обычно процесс поиска интересующего ключа ЭЦП занимает несколько минут и при следовании инструкции не вызывает ошибок или проблем. Если во время установки сертификатов происходят повторяющиеся сбои или системные ошибки, то лучше обратиться в службу технической поддержки для разъяснения ситуации.

Источник

Опять же, для доступа к данному меню необходимо, чтобы у пользователя имелись права администратора (или предоставлена возможность пользоваться программой от администратора ПК). В противном случае – программа выдаст сообщение о невозможности получить доступ к списку установленных в системе сертификатов.

Опять же, для доступа к данному меню необходимо, чтобы у пользователя имелись права администратора (или предоставлена возможность пользоваться программой от администратора ПК). В противном случае – программа выдаст сообщение о невозможности получить доступ к списку установленных в системе сертификатов.