Итак, вот первая информация. В папке PolicyDefinitions хранятся такие файлы как ADMX и ADML, что это я не знаю, но эту инфу я нашел на одном сайте. У меня на тестовом компе стоит Windows 7, я решил проверить, есть ли там эта папка.

Забыл сказать, что папка PolicyDefinitions располагается вот здесь:

C:Windows

То есть PolicyDefinitions это получается системная папка. Итак ребята, я посмотрел у себя и таки да, у меня тоже есть эта папка, гляньте:

РЕКЛАМА

Я нажал правой кнопкой по папке, выбрал Свойства, чтобы узнать ее размер, и вот смотрите:

РЕКЛАМА

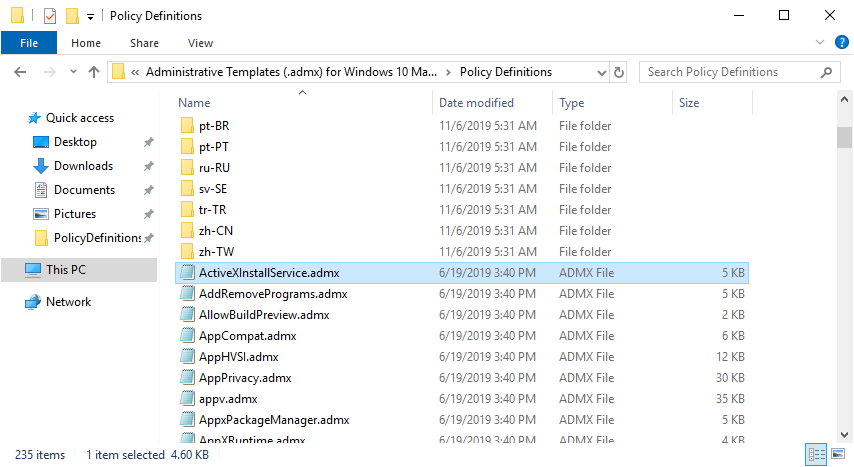

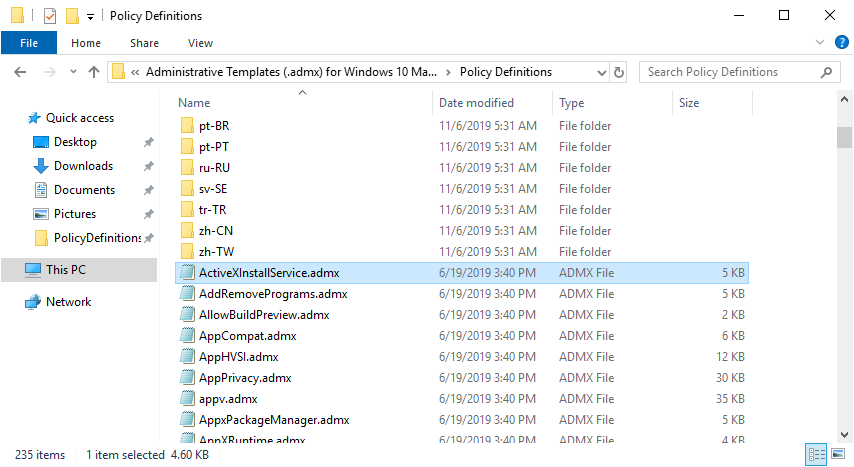

Места на диске занимает мало. Это хорошо. Открыл папку, вот что внутри:

То есть тут реально есть файлы с расширением admx, а вот файлы с расширением adml есть в папке ru-RU, смотрите:

Ничего криминального вроде нет, все нормалек. Но я все таки хочу разобраться что это за папка. Я снова пошел рыть интернет..

Так ребята. Вроде бы в папке PolicyDefinitions хранятся шаблоны групповых политик винды. То есть что-то явно связанное с политиками. Ой ребята, я вот читаю тут и убеждаюсь, да, все верно, в папке PolicyDefinitions хранятся файлы групповых политик винды, и тут так все сложно, что я скажу вам так, папка эта занимает не много места (так должно быть) и удалять ее вообще не стоит, могут быть траблы. Она мало весит, так что лучше оставить и забыть о ней.

Вы тут наверно можете меня спросить, а что вообще такое это групповые политики безопасности? Ребята, это так бы сказать правила того что можно делать на компе, а чего нет. Это правила не только для юзера, но и для прог. Вся приколюга в том, что не все программы порядочные и честные, есть и опасные проги, то есть вирусы, и чтобы ограничить права и не позволять прогам делать что угодно на компе, то для этого и придумана групповая политика безопасности. Ну не только для этого, это один из вариантов. Также при создании новой учетной записи, можно вручную отредактировать что можно делать, а что нет, и все это при помощи групповой политики. Но в этом нужно шарить ребята, а то можно такое понастраивать… Ну и вот поэтому удалять папку PolicyDefinitions как-то ну совсем не разумно.

Короче вот читаю еще про папку PolicyDefinitions, ребята, пишут такое.. Ну короче термины там всякие, это все для спецов. Мало что понятного, кроме того что это относится к групповой политике.

Я вот решил проверить, а на моем рабочем компе с Windows 10 есть эта папка? Проверил и оказалось что есть:

И внутри все тоже самое:

Весит папка тоже 7 мегов. Как видите она есть и в Windows 7 и в Windows 10, особенно если учесть что я ставил не какие-то там сборки, а оригинальные виндовсы. Существование папки PolicyDefinitions это абсолютно нормально. Удалять нет смысла.

Хотя сначала думал что папку создал какой-то вирус, но оказалось все проще. На этом все ребята, удачи вам и здоровья!

Что можно удалять с диска С, а что нельзя?

Свободное пространство диска С в процессе эксплуатации Windows постоянно сокращается. В независимости от действий пользователя — хочет он того или нет. Временные файлы, архивы, куки и кеш браузеров и прочие программные элементы, выполнив свою единоразовую миссию (обновление, установка, распаковка), оседают в папках раздела С. Плюс к этому — полезные мегабайты и гигабайты поглощают некоторые функциональные модули Windows.

Первое средство от такого «захламления» — комплексная очистка диска С. Выполнять её нужно регулярно и своевременно. В противном случае, раздел переполнится, и вы не сможете полноценно пользоваться ОС и, соответственно, ПК. Windows будет постоянно прерывать вашу работу предупреждающими сообщениями — «недостаточно памяти». Станет невозможен просмотр видео онлайн, так как браузер не сможет сохранять на компьютере закачиваемый с сервера контент. Могут произойти и другие неприятности.

Приступая к очистке диска С: что нужно знать и делать

Удаление с диска С всяких ненужных элементов — процедура весьма деликатная. Требует от пользователя повышенной осторожности, внимания. «Уборка» не должна навредить ОС.

Противопоказано удаление файлов в папках:

- Windows (сердце ОС — здесь хранятся все её составляющие);

- Boot (загрузочные файлы системы);

- ProgramData (целиком нельзя! могут не запускаться установленные приложения);

- ProgramFiles (проинсталлированное ПО);

- Users (пользовательские данные).

Некоторые папки, в которых необходимо «наводить чистоту», по умолчанию скрыты, то есть не отображаются в директориях. Чтобы добраться до них, выполните следующее:

1. Нажмите одновременно комбинацию клавиш — «Win + E».

2. В окне «Компьютер» нажмите клавишу «Alt».

3. Вверху окна появится горизонтальное меню. Наведите курсор на раздел «Сервис». В подменю кликните «Параметры папок. ».

4. В настройках параметров перейдите на вкладку «Вид».

5. Прокрутите до конца список опций в разделе «Дополнительные параметры:».

6. Уберите галочку напротив «Скрывать защищённые системные. ». Включите кликом мыши радиокнопку «Показывать скрытые файлы. ».

С чего начать уборку диска С?

Первым делом, необходимо освободить корзину:

- наведите курсор на её иконку;

- нажмите правую кнопку мышки;

- в меню выберите «Очистить корзину».

Большие, маленькие файлы, в независимости от того, в каком разделе хранятся (диск D, E или С), после удаления отправляются в C:RECYCLER, файл «Корзина». Вследствие чего, свободное место системного раздела уменьшается. Удаление большого видеофайла или образа (например, файла iso) при дефиците лишних гигабайт, может запросто привести к переполнению диска С.

Совет! Перед тем, как очистить корзину, просмотрите рабочий стол на предмет ненужных ярлыков. Их размеры не велики, но чем меньше будет бесполезных файлов, тем лучше.

Очистка диска штатной утилитой Windows

1. Кликните иконку «Пуск».

2. В правой колонке нажмите «Компьютер».

3. Кликните правой кнопкой по иконке диска С. В меню выберите «Свойства».

4. В панели свойств, на вкладке «Общие», нажмите кнопку «Очистка диска».

5. Подождите немного, пока система проверит директории на наличие ненужных файлов.

6. Далее, в разделе «Удалить следующие файлы», выберите какие элементы удалить, а какие — оставить (проставьте галочки).

7. Нажмите «Очистить системные файлы», а потом — «OK».

Примечание. Применением данной утилиты можно ограничиться, если в системе не наблюдается сильных «засорений». Когда требуется расчистить 2, 3, 5 и больше Гб, необходимо выполнить ещё несколько процедур, которые включают в себя не только удаление отдельных файлов, но и изменение настроек ОС.

Удаление ненужных файлов из системных папок

Довольно часто, пользователи, сами того не ведая, «складывают» контент и ПО в специальные папки ОС, предназначенные для хранения разнообразной информации: «Загрузки», «Изображения», «Мои видеозаписи» и т.д. Многие программы и браузеры по умолчанию (без изменения первоначальных настроек) отправляют данные именно в эти директории.

Откройте их поочерёдно и удалите всё ненужное. Файлы, представляющие для вас особую ценность, перенесите в логический раздел (например, диск D, E).

Совет! Действуйте смело. Здесь можно удалить любой элемент, и Windows от этого не пострадает.

Папка «Temp»

Одна из главных источников засорения ОС. В ней размещают свои элементы антивирусы, драйвера, приложения, игры. Происходит это во время обновлений и инсталляций. После завершения задач, отработанные файлы так и остаются в «Temp». Конечно же, их оттуда нужно периодически убирать.

1. На диске С зайдите в папку «Пользователи».

2. Кликните папку с именем своей учётной записи (имя пользователя).

3. Затем перейдите в «AppData».

4. В директории «Local», откройте папку «Temp».

5. Полностью очистите её (отправьте все файлы/папки в корзину).

Совет! Если вы пользуетесь файловым менеджером «Total Commander»: создайте новую вкладку (сочетание клавиш «Ctrl» + «стрелочка вверх») и перейдите в папку Temp. Таким образом, у вас будет всегда на виду её содержимое.

Отключение файла подкачки

Pagefile.sys — виртуальная память ОС. Когда заканчиваются ресурсы RAM (оперативной памяти), система сохраняет невместившиеся данные в этот файл. Если на вашем ПК объём RAM превышает 4,6 или 8 Гб, контейнер «Pagefile.sys» можно отключить. На диске он занимает примерно такой же объём, как и оперативная память. Например, если в конфигурации вашего ПК, RAM составляет 16 Гб, то Pagefile.sys будет примерно таким же.

Чтобы отключить файл подкачки:

1. Через «Пуск» (иконка «Win») откройте «Панель управления».

2. В разделе «Система и безопасность» выберите «Система».

3. В окне настроек кликните «Дополнительные параметры. ».

4. В панели «Свойства системы», на вкладке «Дополнительно», нажмите «Параметры».

5. В опции «Параметры быстродействия», на вкладке «Дополнительно», в разделе «Виртуальная память», активируйте «Изменить. ».

6. В окне «Виртуальная память»:

- выберите диск С;

- включите кликом радиокнопку «Без файла подкачки»;

- нажмите кнопку «Задать», а потом — «OK».

7. Перезагрузите ПК.

Отключения гибернации

Гибернация — разновидность спящего режима: когда пользователь в течение определённого промежутка времени бездействует, ОС сохраняет все настройки в специальный файл hiberfil.sys. Windows также, как и для Pagefile.sys, резервирует для него свободное пространство на С, равное объёму RAM.

Поэтому, если вы не пользуетесь режимом гибернации, его лучше отключить.

1. Нажмите «Win + R».

2. Введите «CMD», нажмите «ENTER».

3. В консоли командной строки введите — «powercfg -h off» (без кавычек), далее — «ENTER».

4. Перезапустите ОС.

Применение сторонних утилит

Уборку диска С можно запросто «поручить» специальной программе-уборщику, например, CCleaner. Она умеет автоматически очищать корзину, дампы памяти, буфер обмена, удалять временные файлы (куки и кеш) популярных браузеров, а также выполнять множество других операций по удалению системного «хлама».

Всегда контролируйте объём диска С. Не допускайте его переполнения. Выполняйте удаление ненужных файлов не только в целях освобождения дискового пространства, но и для профилактики.

Успехов! Пусть ваш ПК хранит только полезную информацию.

Будни технической поддержки

Пространство имен уже определено.Ошибка при открытии групповых политик Windows 10.

Во время открытия групповых политик на моем компьютере выскакивала ошибка «Пространство имен уже определено . «, можно было нажать на «ОК» и работать с политиками дальше. А можно потратить несколько минут и сделать, чтобы данная ошибка больше не появлялась.

Детальнее ошибка звучит так: Пространство имен «Microsoft.Policies.Sensors.WindowsLocationProvider» уже определено как целевое пространство имен для другого файла в хранилище. Файл C:WindowsPolicyDefinitionsMicrosoft-Windows-Geolocation-WLPAdm.admx строка 5 столбец 110.

Майкрософт объясняет, что эта ошибка в информационных целях, нажимайте «ОК» и работайте далее. Но мы пойдем дальше, чтобы эта ошибка больше не появлялась.

1.Нажимаем на «Пуск» правой клавишей мыши и выбираем «Командная строка (администратор);

2. В командную строку введите команду takeown /F «C:WindowsPolicyDefinitionsMicrosoft-Windows-Geolocation-WLPAdm.admx» /A и нажмите Enter. Введите еще команду takeown /F «C:WindowsPolicyDefinitionsen-USMicrosoft-Windows-Geolocation-WLPAdm.adml» /A и нажмите Enter.

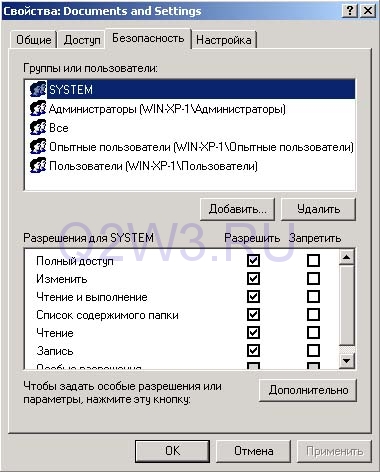

3.Через проводник зайдите в папку C:WindowsPolicyDefinitions => найдите файл Microsoft-Windows-Geolocation-WLPAdm.admx => нажмите на него правой клавишей мыши и выберите «Свойства» => зайдите во вкладку «Безопасность» и нажмите «Изменить» => выберите «Пользователи» и поставьте галочки в «Полный доступ» => нажмите «Ок» во всех окнах.

4. Нажмите на файл Microsoft-Windows-Geolocation-WLPAdm.admx правой клавишей мыши => выберите «Переименовать» => вместо расширения admx напишите old и нажмите Enter. Согласитесь в окнах предупреждениях, нажав на «Да».

5.Заходим через проводник в папку C:WindowsPolicyDefinitionsen-US и находим файл Microsoft-Windows-Geolocation-WLPAdm.admx. Проделываете с ним тоже самое, что и с предыдущим, то есть выполняете 3 и 4 пункт для этого файла.

Всё, теперь открывая групповые политики ошибки вы больше не увидите. На сегодня всё, если есть дополнения — пишите комментарии! Удачи Вам ?

Я ввёл команду, пишет: неправильный параметр или аргумент. Я же правильно ввёл.

возможно из-за того, что не правильно отображены кавычки (WordPress на котором создан этот сайт, часто заворачивает кавычки в другую сторону). Попробуйте после F кавычку должна открываться, а не закрываться. Попробуйте исправить скопированную команду takeown /F «C:WindowsPolicyDefinitions

К сожалению, ничего не сказано про причину ошибки.

Причина банальна. Из каких-то соображений в Майкрософт переименовали файл Microsoft-Windows-Geolocation-WLPAdm.admx в LocationProviderADM.admx. Зачем? А они и сами не знают, зачем. Чтоб было. Поэтому при обновлении с 8-ки или одного билда 10-ки на другой билд велик шанс, что на компе окажутся два admx файла с одинаковым содержимым и разными именами. Старый и новый. Смысл описаного автором действа — удалить (на всяк случай переименовать) старый admx.

НО. Файлы admx предназначены для централизованного хранилища. И потому могут использоваться не локальные файлы, а из доменного хранилища. И если компьютер в домене, то работать следует с файлами именно в централизованном хранилище (а оно вероятнее всего есть).

Sysvol Policies PolicyDefinitions

Автору спасибо за «наводку».

Вы можете добавить различные панели инструментов в панель задач, как стандартные (адрес, ссылки, рабочий стол)…

Когда вы вставляете диск, карту памяти, флешку или другой носитель в ваш компьютер — перед…

В сегодняшней статье мы рассмотрим как показать (скрыть) кнопку сенсорной клавиатуры в области уведомлений панели…

По умолчанию в Windows 10 включен «Быстрый запуск», который выключает и загружает ваш компьютер намного…

Сегодня мы рассмотрим как разными способами включить или отключить проверку съемных носителей антивирусом безопасности Windows…

Последние сборки Windows 10 поставляются с новой функцией «Журнал буфера обмена». Теперь, нажав сочетание клавиш…

В сегодняшней статье рассмотрим как вручную оптимизировать и дефрагментировать диски в Windows 10. Оптимизация накопителя…

Сегодня мы рассмотрим как отключить значок «состояние обновлений Windows» в области уведомлений панели задач Windows…

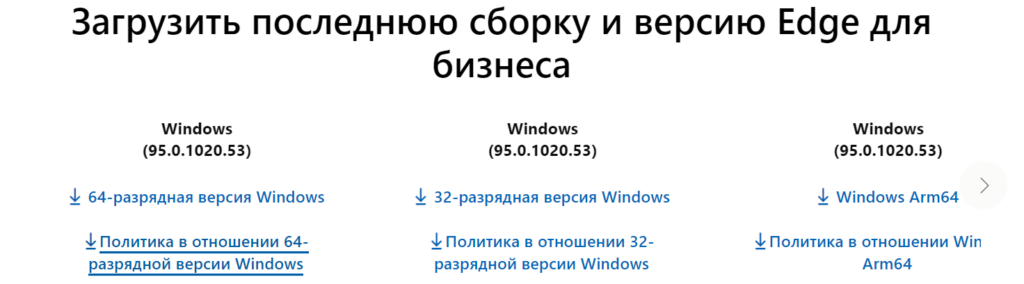

Выполнение централизованной настройки браузера Google Chrome средствами групповой политики

- Ручная настройка каждого браузера, то есть, вам нужно обойти каждый компьютер и собственноручно задать все требуемые настройки, что займет у вас немало времени;

- Создать элементы предпочтения системного реестра предпочтений групповой политики. Этот вариант существенно упрощает вам работу, так как все настройки будут заданы на контроллере домена в виде объекта групповой политики. Здесь есть лишь один недостаток, вы должны знать все разделы и параметры реестра, которые имеют отношение к работе данного браузера;

- Воспользоваться административными шаблонами, предоставляемыми компанией Google. Этот способ является наиболее удобным, так как при помощи административного шаблона вы можете менять нужные вам настройки, не задумываясь о местоположении того или иного параметра в системном реестре.

В этой статье мы с вами рассмотрим метод выполнения централизованной настройки веб-браузера Google Chrome при помощи административных шаблонов, предоставляемых компанией Google.

Настройка браузера средствами GPO

Настройку браузера средствами групповой политики можно разделить на несколько этапов, а именно: создание объекта групповой политики, загрузка и размещение административного шаблона, настройка параметров политики импортированного административного шаблона, а также распространение созданного вами объекта групповой политики вашим пользователям. Для того чтобы выполнить все указанные выше действия, следуйте следующим инструкциям:

- Откройте оснастку «Управление групповой политикой». В отобразившейся оснастке, в дереве консоли разверните узел «Лес: %имя леса%», узел «Домены», затем узел с названием вашего домена, после чего перейдите к узлу «Объекты групповой политики». В узле «Объекты групповой политики» создайте объект GPO «Google Chrome»;

- Так как в сети вашей организации может быть (даже должно быть) несколько контроллеров домена, настраиваемые административные шаблоны должны быть расположены в центральном хранилище, то есть в отдельной папке, размещенной в %SYSVOL%, которая будет содержать все требуемые файлы ADMX и ADML. После того как будет настроено центральное хранилище, при открытии оснастки «Редактор управления групповыми политиками» будут загружаться все административные шаблоны не из хранилища локального компьютера, а именно из центрального хранилища.

На контроллере домена создайте корневую папку для центрального хранилища – «%SystemRoot%sysvoldomainpoliciesPolicyDefinitions». После этого в папке «PolicyDefinitions» создайте подпапку для каждого дополнительного языка, который будет использоваться при распространении групповой политики. Например, файлы языковых ресурсов ADML для русского языка изначально находятся в папке «%SystemRoot%PolicyDefinitionsru-RU». Соответственно, папку с таким же названием вам нужно создать в центральном хранилище.

Следующим шагом будет копирование файлов административных шаблонов из хранилища локального компьютера в центральное хранилище. Для этого откройте командную строку и выполните следующую команду:

В данном случае, эта команда будет выглядеть следующим образом:

После этого выполните следующую команду для копирования файлов языковых ресурсов. В моем случае, это будут команды:

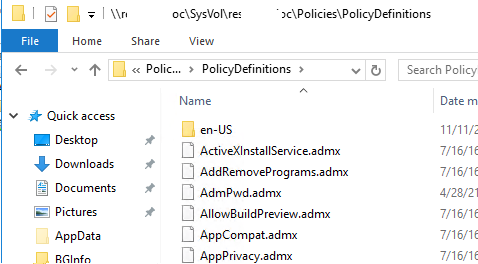

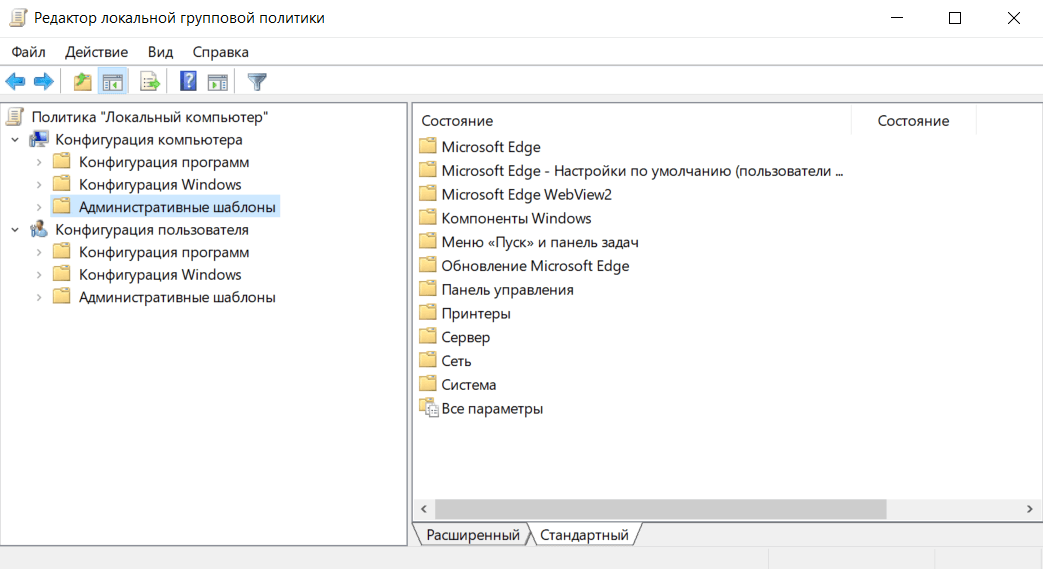

Откройте браузер, перейдите на страницу http://www.chromium.org/administrators/policy-templates и загрузите архив с административными шаблонами. После того как загрузка будет завершена, распакуйте архив и поместите содержимое папки «admx» в папку с административными шаблонами на контроллере домена, а именно в папку центрального хранилища «%SystemRoot%sysvoldomainpoliciesPolicyDefinitions». Центральное хранилище с административным шаблоном для Google Chrome показано ниже:

Рис. 1. Папка центрального хранилища

Рис. 2. Узел «Google Chrome» редактора управления групповыми политиками

Прежде всего, зададим принудительное отображение кнопки «Главная» на панели инструментов браузера. Для этого откройте параметр политики «Отображать кнопку «Главная страница» на панели инструментов» и установите переключатель на опцию «Включить», как показано на следующей иллюстрации:

Рис. 3. Отображение кнопки «Главная страница» на панели инструментов браузера

- Откройте параметр политики «Включить режим инкогнито» и установите переключатель на опцию «Отключить»;

- Затем откройте параметр политики «Включить живой поиск» и в отобразившемся диалоговом окне установите переключатель на опцию «Включить»;

- Перейдите к диалоговому окну свойств параметра политики «Включить автозаполнение» и установите переключатель на опцию «Включить»;

- Откройте диалоговое окно свойств параметра политики «Включить печать» и также установите переключатель на опцию «Включить»;

- Перейдите к параметру политики «Удалять данные сайта при закрытии браузера» и в диалоговом окне свойств параметра установите переключатель на опцию «Включить»;

- Откройте диалоговое окно свойств параметра политики «Выбор каталога для загрузки» и укажите какую-то папку, отличную от папки, заданной браузером по умолчанию. Например, папку «%UserProfile%DownloadsChrome»:

Рис. 4. Установка папки для загрузки по умолчанию

- Перейдите в узел «Диспетчер паролей» и откройте диалоговое окно свойств параметра политики «Включить диспетчер паролей». В отобразившемся диалоговом окне установите переключатель на опцию «Отключить»;

- Перейдите в узел «Главная страница» и в диалоговом окне свойств параметра политики «Настройка URL домашней страницы» установите переключатель на опцию «Включить». В соответствующем текстовом поле введите URL-адрес, например, http://sales.biopharmaceutic.com, как показано ниже:

Рис. 5. Настройка URL-адреса главной страницы

Перейдите в узел «Начальные страницы» и откройте диалоговое окно свойств параметра политики «URL, открывающиеся при запуске». Здесь, установите переключатель на опцию «Включить» и для указания адресов нажмите на кнопку «Показать». В отобразившемся диалоговом окне «Вывод содержания» введите несколько URL-адресов. Например, как показано на следующей иллюстрации:

Рис. 6. Добавление URL-адресов, открывающихся при запуске браузера

В этом же узле откройте диалоговое окно свойств параметра политики «Действие при запуске», установите переключатель на опцию «Включить» и из раскрывающегося списка «Действие при запуске» выберите команду «Открыть список URL», как показано ниже:

Рис. 7. Выбор действия при запуске браузера

Проверим, применились ли настроенные параметры. Выполните вход на компьютер с установленным браузером Google Chrome под учетной записью пользователя Михаил Талогаев, учетная запись которого расположена в подразделении «Продажи», а также является членом глобальной группы безопасности «Продажи». При открытии браузера сразу открылись 3 вкладки с указанными в одном из параметров групповой политики сайтами. Также сразу можно заметить, что на панели инструментов появилась кнопка «Главная страница». Открыв параметры браузера, сразу в глаза бросается строка с текстом «Некоторые параметры отключены администратором» и заметно, что для некоторых параметров установлены значения, указанные в объекте GPO. Окно браузера отображено на следующей иллюстрации:

Рис. 8. Окно браузера Google Chrome

Заключение

В этой статье было рассказано об осуществлении централизованной настройки браузера Google Chrome средствами групповой политики. Вы узнали о том, как можно создать центральное хранилище административных шаблонов в домене Active Directory, а также был подробно описан процесс настройки параметров браузера Google Chrome при помощи предустановленного административного шаблона, который предоставляет Google.

maristov.pro

Наконец случилось. Microsoft и VMware перестали использовать административные шаблоны старого формата .adm. Как использовать “новые” административные шаблоны .admx в домене?

Да проще простого!

Создадим центральное хранилище административных шаблонов домена.

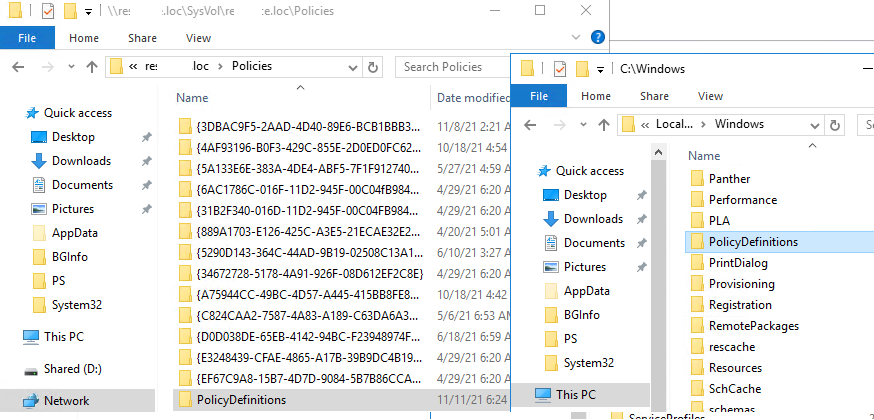

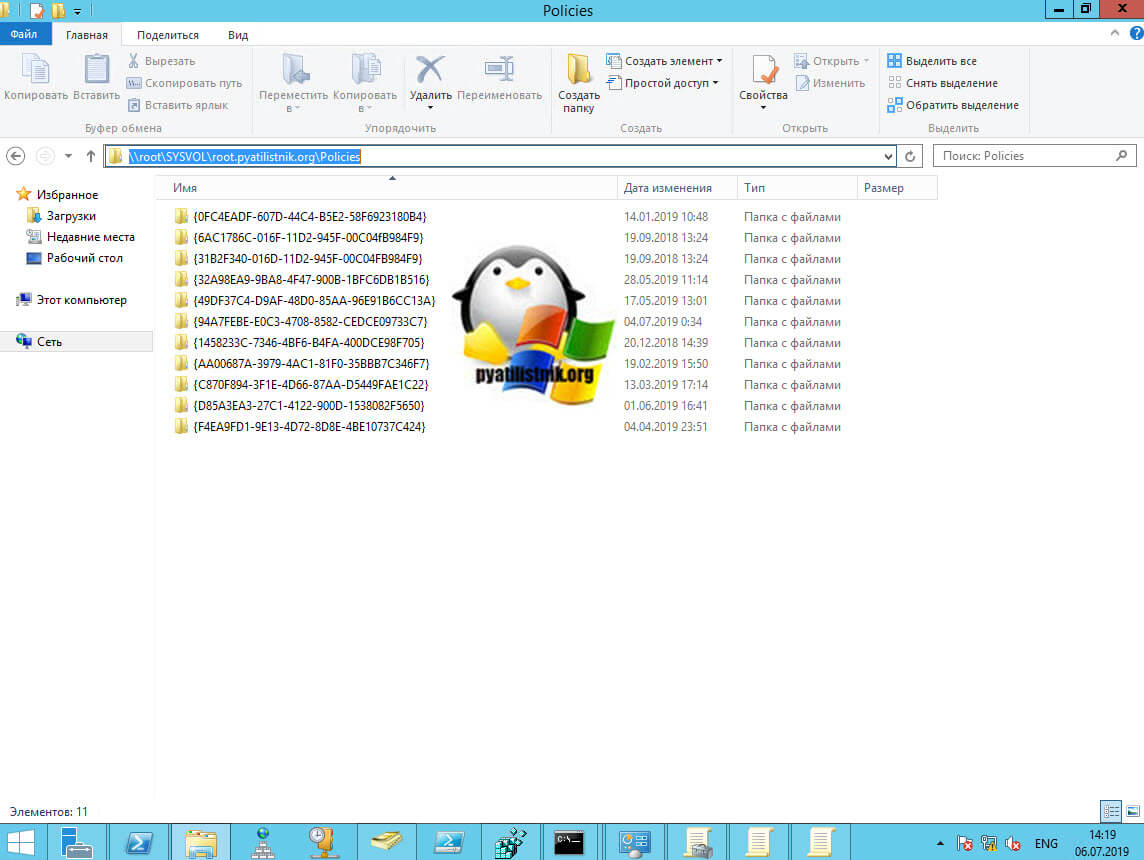

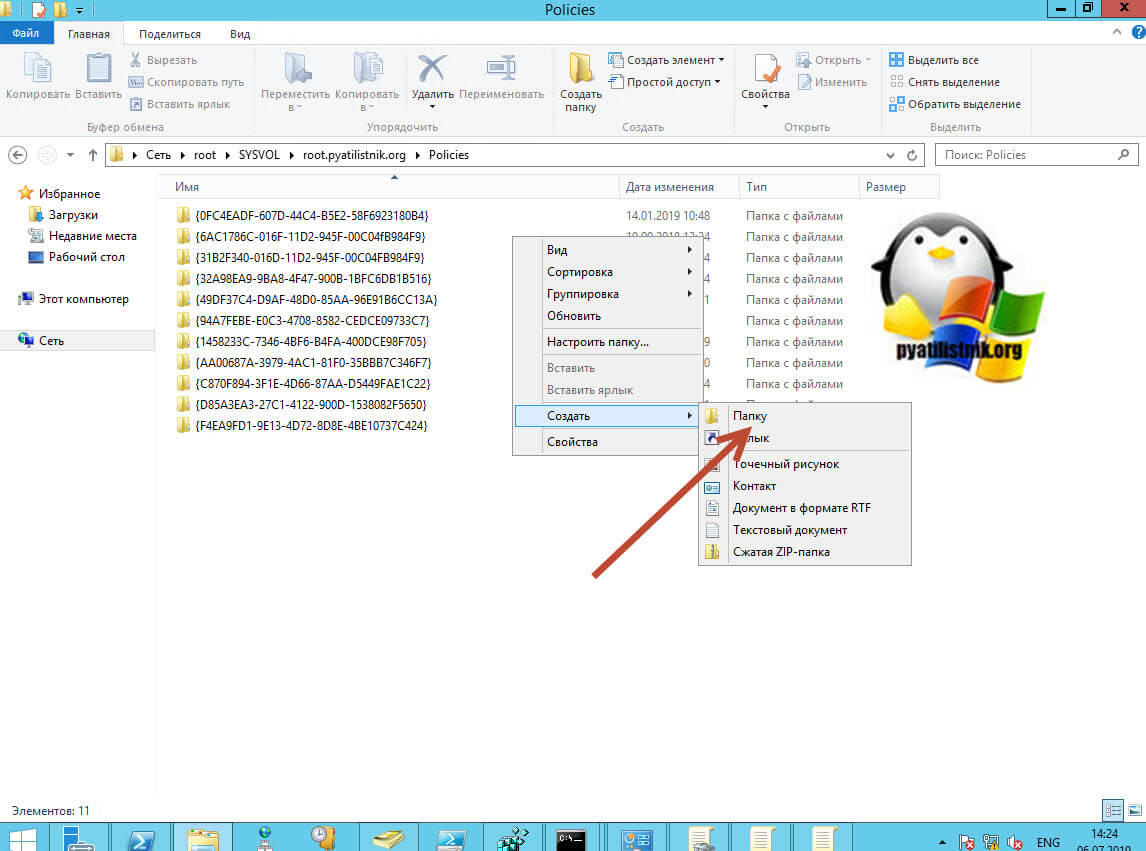

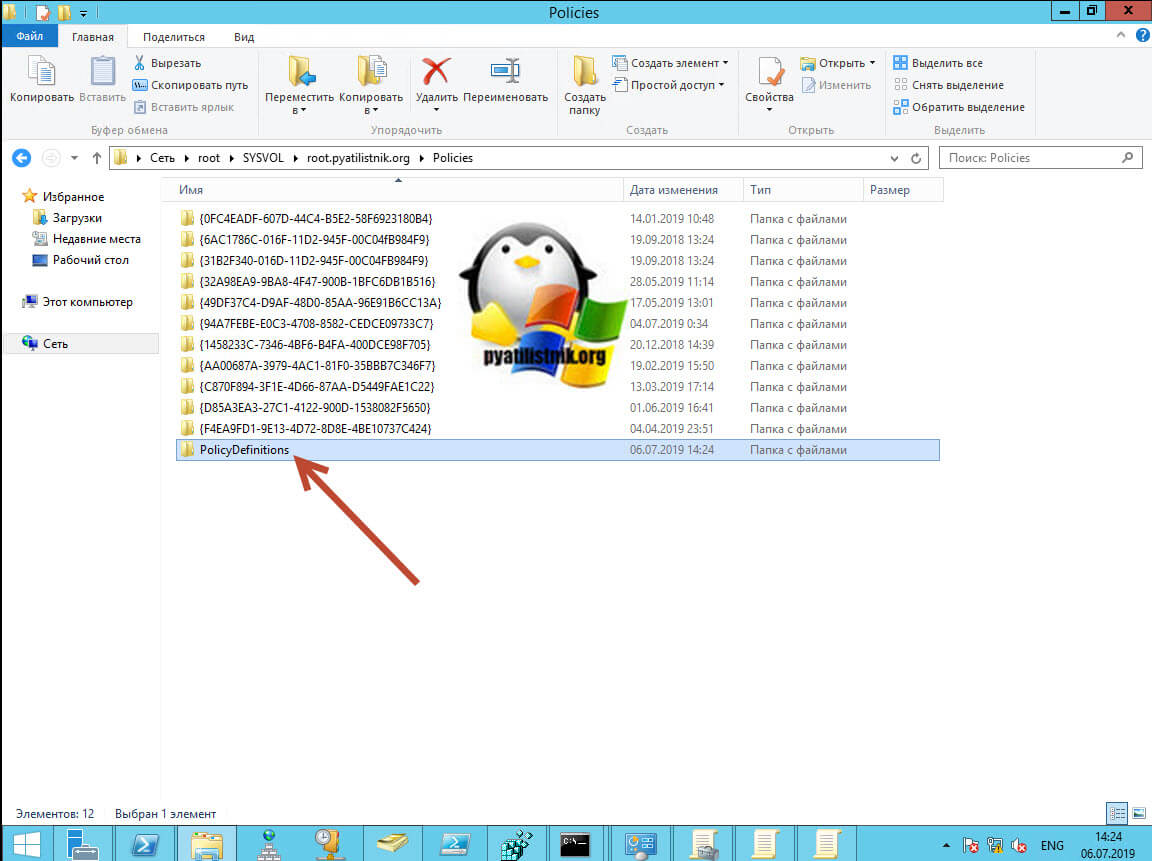

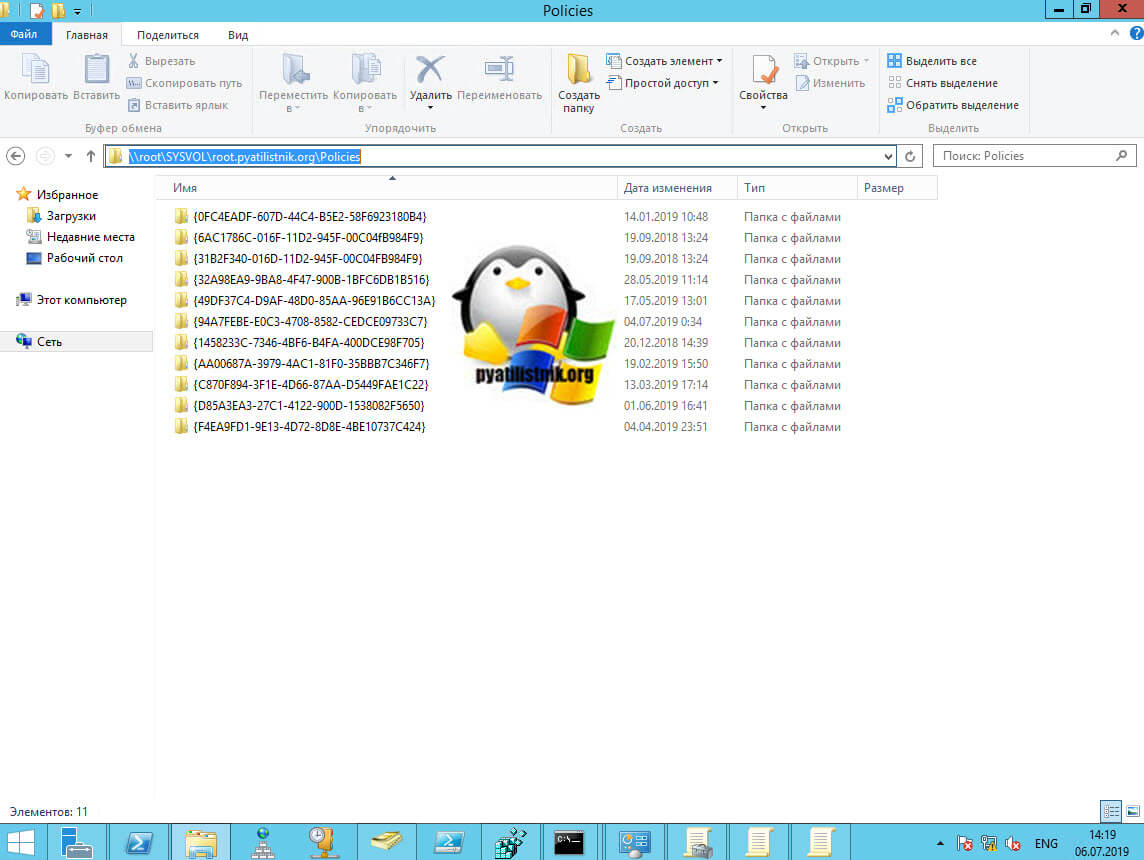

Идём на один из контроллеров домена, заходим в sysvol. Дальше заходим в папку с именем домена. Потом заходим в папку Policies. Там создаём папку “PolicyDefinitions” – это и будет наше центральное хранилище .

В папку PolicyDefinitions копируем нужные нам административные шаблоны .admx. Не забываем про папки с переводами для шаблонов (en-US и ru-RU, например), куда надо сложить .adml файлы от наших используемых административных шаблонов.

Теперь, после открытия нужной нам политики безопасности, шаблоны автоматически туда загрузятся и их можно использовать.

Собрание заметок об информационных технологиях

Обновляем ADMX шаблоны групповых политик в центральном доменном хранилище до уровня Windows 8.1 и Windows Server 2012 R2

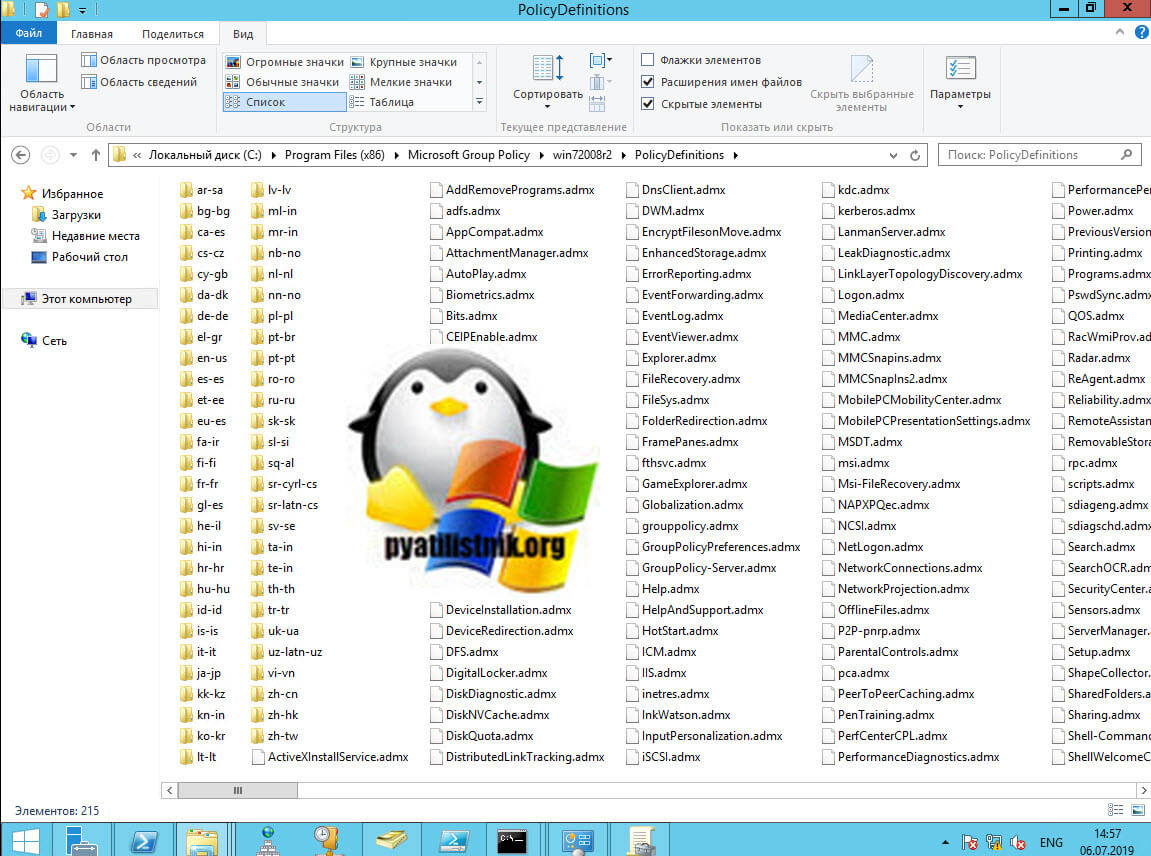

Перед нами стоит задача – собрать все новые и обновлённые *.ADMX файлы шаблонов групповых политик и соответствующие им английские и русские языковые *.ADML файлы (чтобы администраторы в домене могли при необходимости использовать для редактирования групповых политик оснастку Group Policy Management (GPMC) на обоих языках).

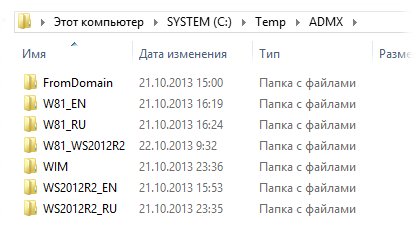

Для выполнения этой задачи нам понадобится 4 дистрибутива (*.ISO файлы), из которых мы будем извлекать соответствующие файлы:

- Windows 8.1 RTM English (32 или 64 бита)

- Windows 8.1 RTM Russian (32 или 64 бита)

- Windows Server 2012 R2 RTM English

- Windows Server 2012 R2 RTM Russian

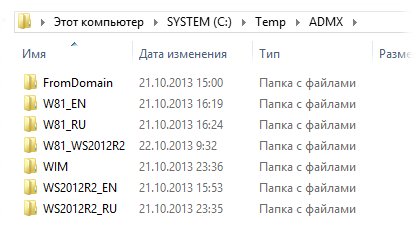

Создадим структуру временных папок, например C:TempADMX , в которой подкаталоги W81_EN , W81_RU , WS2012R2_EN , WS2012R2_EN , WS2012R2_RU будут использоваться для извлечения ADMX/ADML файлы из соответствующих систем а подкаталог WIM будет использоваться для временного монтирования WIM-образов из состава дистрибутивов соответствующих систем.

Общий порядок выполняемых действий с каждым из 4 перечисленных дистрибутивом такой:

1) Монтируем в виртуальный DVD-привод ISO-образ дистрибутива;

2) Внутри смонтированного ISO-образа находим WIM-образ содержащий копию ОС и изучив его монтируем эту копию ОС во временный подкаталог WIM;

3) Внутри смонтированного WIM находим файлы ADMX/ADML и копируем их в соответствующие подкаталоги;

4) Размонтируем WIM-образ;

5) Размонтируем ISO-образ.

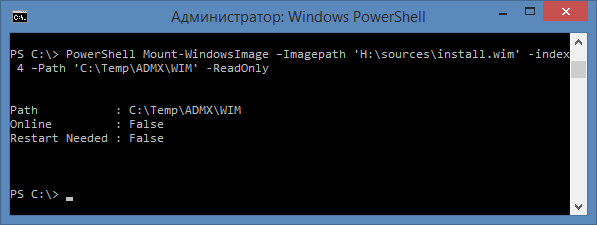

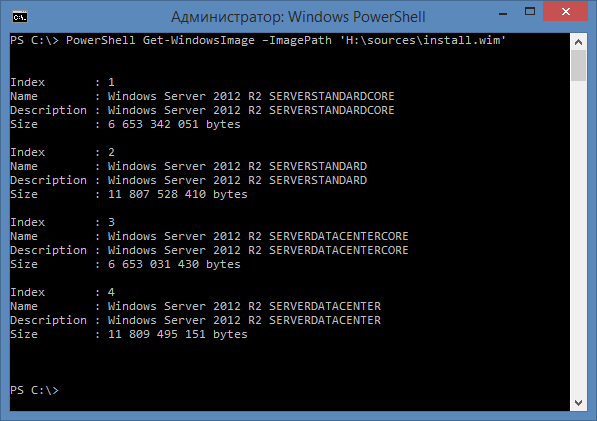

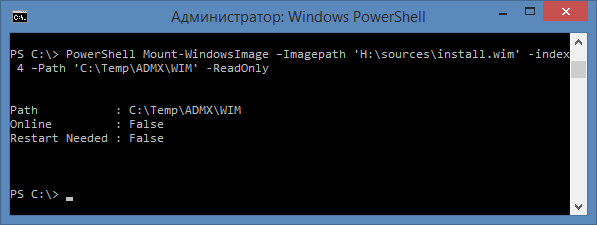

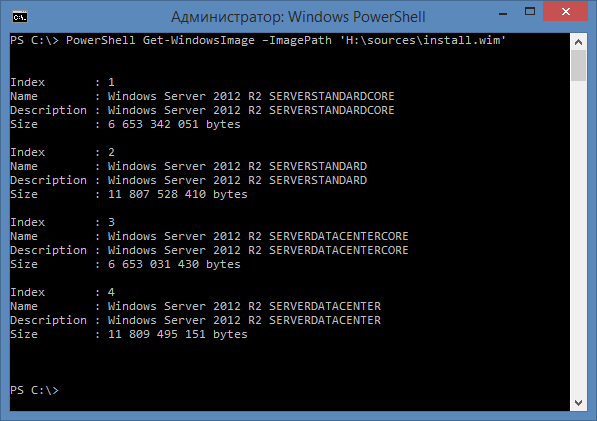

Итак, рассмотрим эту цепочку действий на примере дистрибутива Windows Server 2012 R2 RTM English. Монтируем ISO-образ дистрибутива в командной строке вызывая командлеты PowerShell:

При указании полного пути ISO-файла образа обязательно используем одинарные кавычки, т.к. использование двойных кавычек в данной ситуации по непонятной для меня причине вызывают у PS ошибку.

В нашем примере, в результате выполнения этой команды, образ смонтировался с буквой диска H:

Находим в смонтированном образе файл H:sourcesinstall.wim

Теперь нам нужно забраться внутрь этого файла и извлечь оттуда файлы шаблонов групповых политик. Чтобы узнать индекс нужной нам системы внутри WIM-образа выполним

В данном примере нас интересует система с индексом 4. Монтируем эту систему в режиме «только чтение» во временную папку WIM командой:

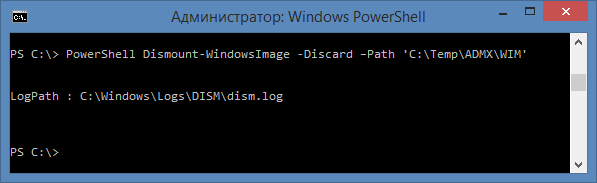

Теперь забираемся в папку C:TempADMXWIM и из подкаталога WindowsPolicyDefinitions копируем всё содержимое в каталог C:TempADMXWS2012R2_EN

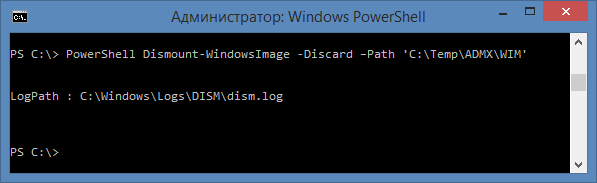

Выходим из каталога C:TempADMXWIM и отмонтируем образ ОС от этого каталога:

Теперь отмонтируем из виртуального DVD-привода (в нашем случае H:) ISO-образ:

Проделаем описанную последовательность действий для других трёх дистрибутивов ОС.

Результаты сбора файлов получились у меня следующие:

W81_EN — 173 файла ADMX, 173 файла ADML в подкаталоге en-US

W81_RU — 173 файла ADMX, 173 файла ADML в подкаталоге ru-RU

WS2012R2_EN — 176 файлов ADMX, 176 файлов ADML в подкаталоге en-US

WS2012R2_RU — 176 файлов ADMX, 174 файла ADML в подкаталоге ru-RU и 2 файла ADML в подкаталоге en-US

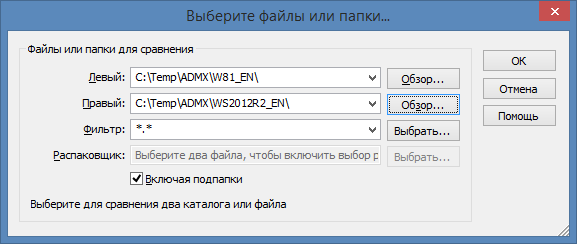

Проверка показала, что 167 одноимённых файлов ADMХ во всех 4 подкаталогах одинаковы по своему содержимому, но по другим файлам между клиентскими и серверными ОС есть различия. Ч тобы было понятно, зачем мы собираем шаблоны групповых политик с разных систем (клиентских и серверных), — приведём простой пример сравнения шаблонов, которые мы извлекли из этих систем.

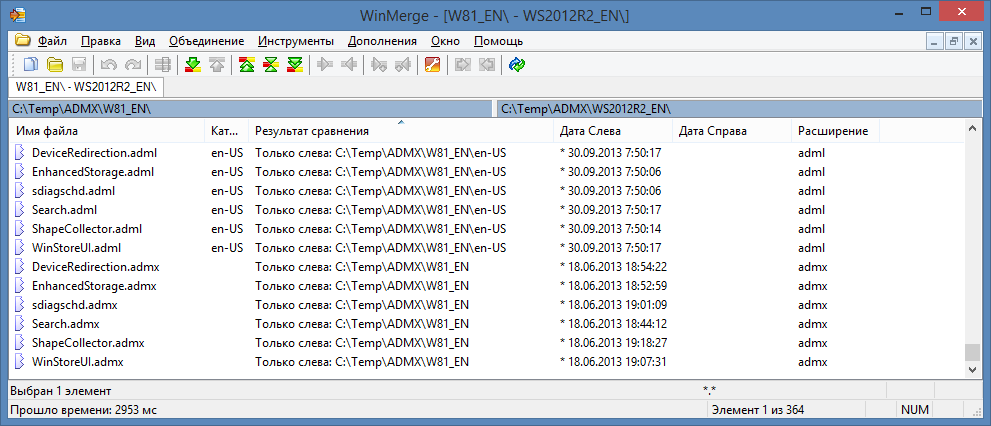

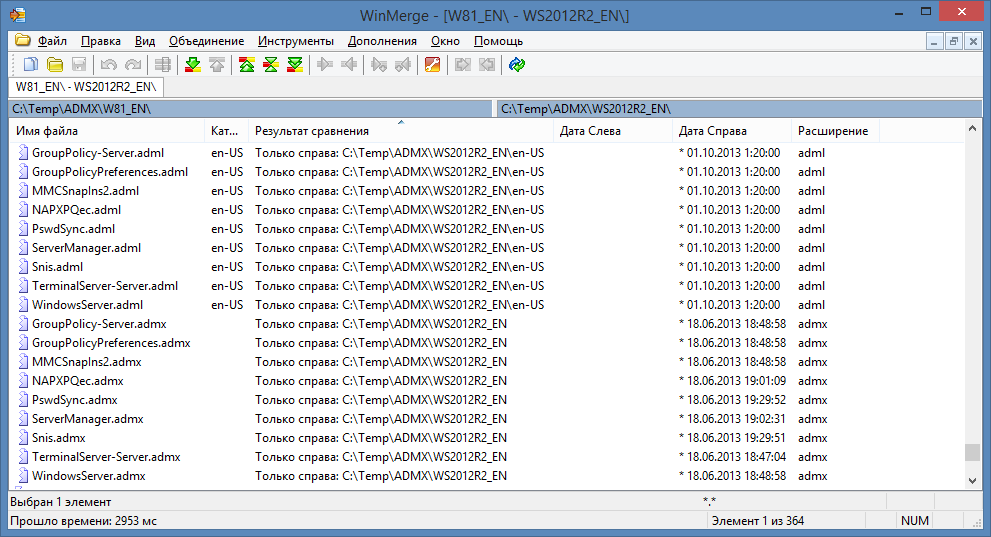

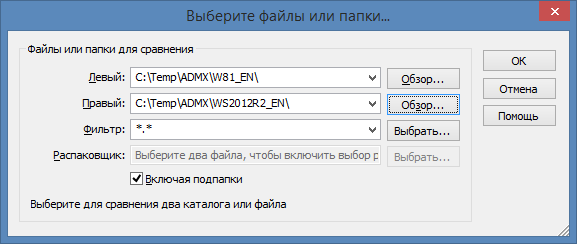

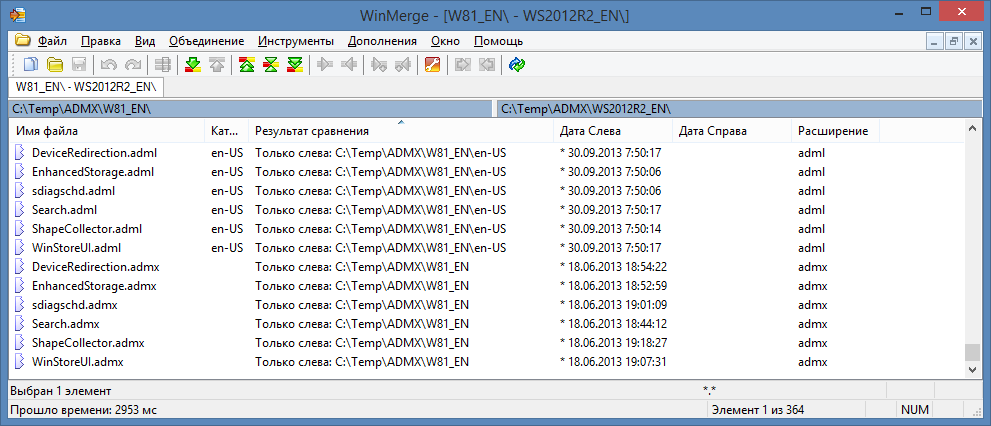

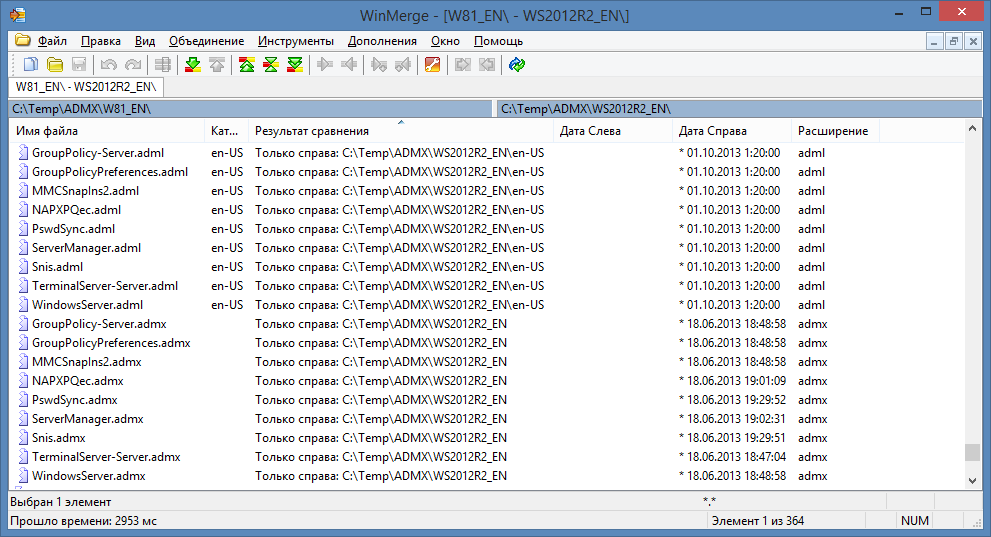

Сравним по содержимому каталоги с шаблонами GPO Windows 8.1 и Windows Server 2012 R2 с помощью программы WinMerge 2.14.0

В результате сравнения нам видны файлы шаблонов GPO *.ADMX и соответствующие им языковые файлы *.ADML которые есть в Windows 8.1, но нет в Windows Server 2012 R2:

…и файлы шаблонов GPO *.ADMX и соответствующие им языковые файлы *.ADML которые есть в Windows Server 2012 R2, но нет в Windows 8.1:

Проанализировав ситуацию, собираем все файлы из 4 подкаталогов в один общий подкаталог, например C:TempADMXW81_WS2012R2 . В конечном счете у меня получилось в этом каталоге 182 *.ADMX файла, и 182 *.ADML файла в подкаталоге en-US и 180 *.ADML файлов в подкаталоге ru-RU

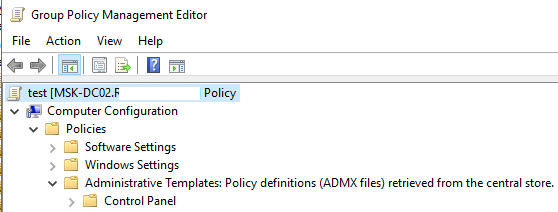

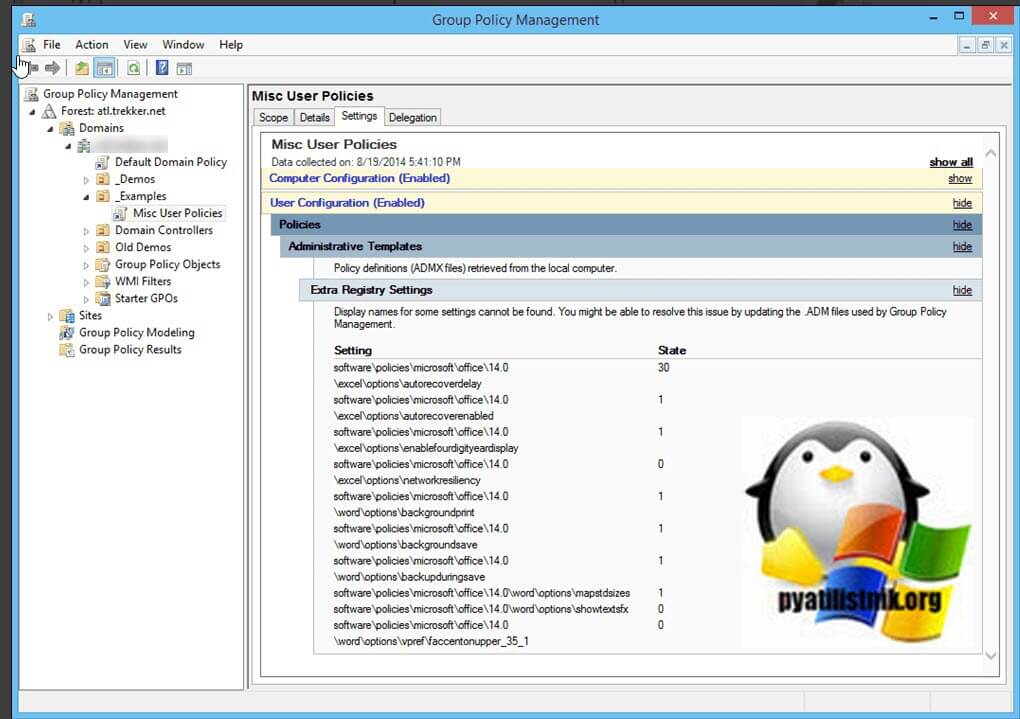

Центральное хранилище административных шаблонов (Group Policy Central Store) находится в каталоге SysVol контроллера домена, реплицируется между ними и используется для хранения admx/adml шаблонов GPO, которые используются для управления клиентами домена Active Directory. В этой статье мы покажем, как создать центральное хранилище GPO, скопировать в него административные admx шаблоны и обновить файлы шаблонов для поддержки последних версий Windows и Windows Server.

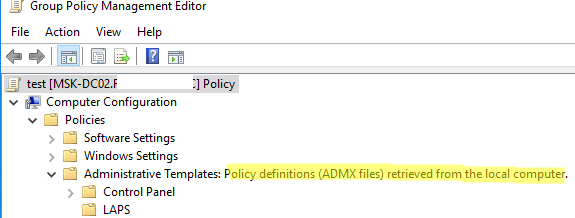

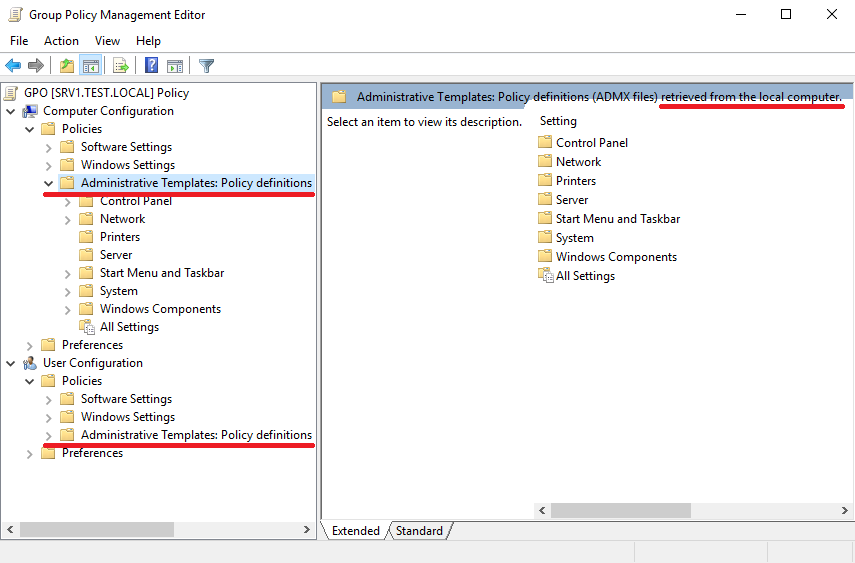

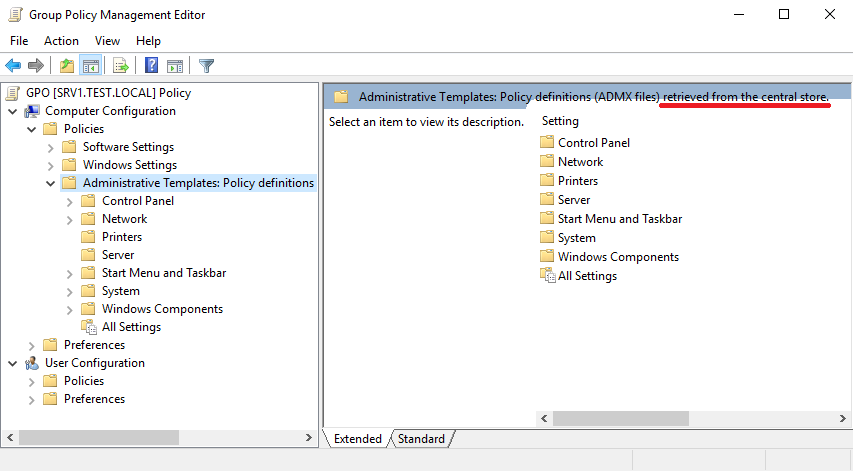

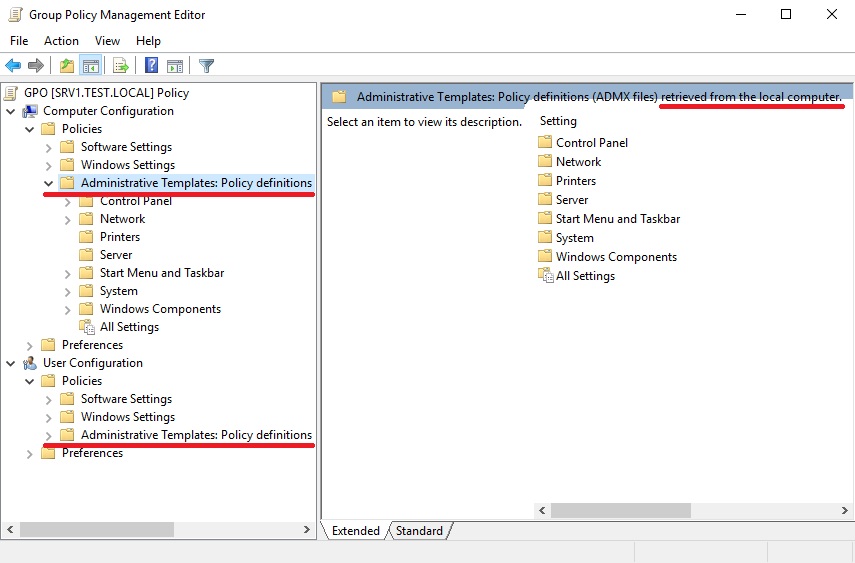

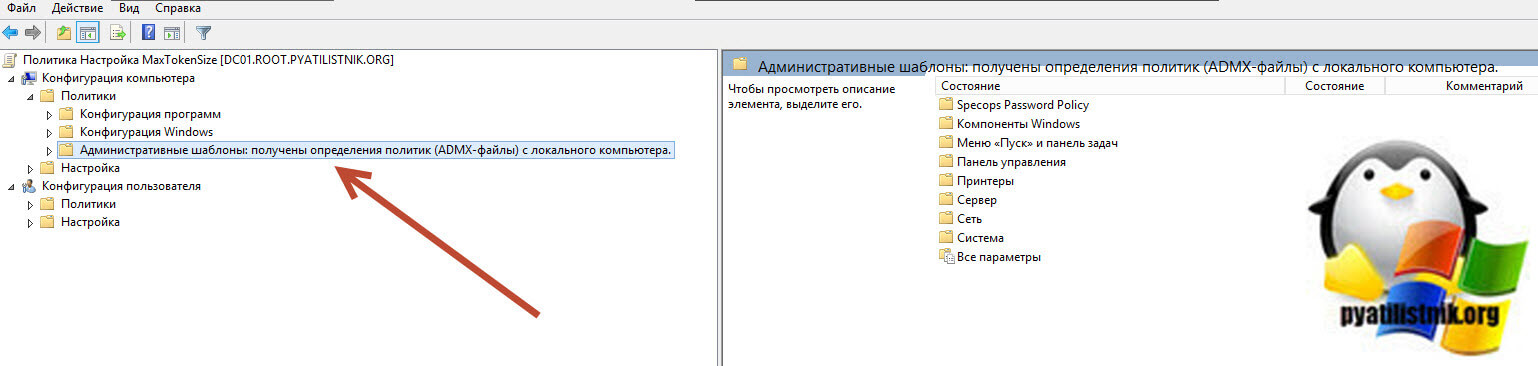

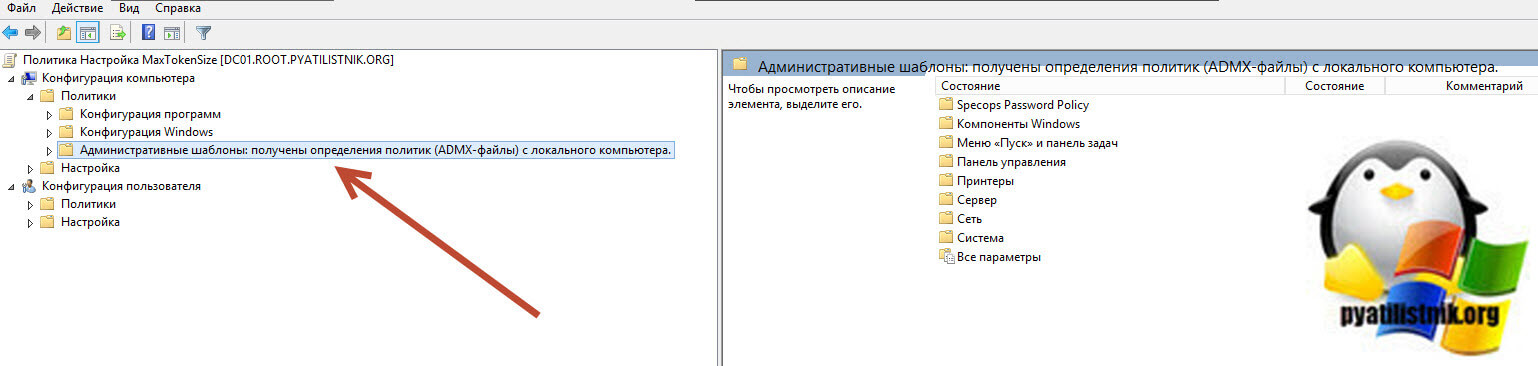

Если у вас не создано центральное хранилище шаблонов, то при запуске редактора доменных GPO (gpmc.msc), список административных шаблонов загружается с локального компьютера из папки C:WindowsPolicyDefinitions. Об этом говорит надпись напротив раздела Administrative Templates в редакторе GPO:

Policy definitions (ADMS files) retrieved from the local computer

.

Консоль редактирования доменных GPO по-умолчанию сначала пытается загрузить admx шаблоны из центрального хранилища, и, если оно не доступно, используется локальная папка PolicyDefinitions.

Если вы хотите, чтобы редактор Group Policy принудительно использовал локальные административные шаблоны с текущего компьютера, нужно в ветке реестра HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindows создать параметр REG_DWORD с именем EnableLocalStoreOverride и значением 1.

На каждом компьютере или сервере могут быть различные версии ADMX файлов (например, в зависимости от версии и билда Windows). Соответственно администратору на некоторых компьютерах могут быть недоступны определенные параметры политик. Для решения этой проблемы были создано центральное хранилище административных шаблонов GPO.

По умолчанию центральное хранилище GPO в Active Directory не создано. Чтобы создать хранилище, нужно на любом контроллере домена скопировать локальную папку PolicyDefinitions с любого контроллера домена в каталог

\winitpro.ruSYSVOLwinitpro.ruPolicies

.

В каталоге PolicyDefinitions в SYSVOL появятся как файлы административных шаблонов (

*.admx

), так и файлы локализации (

*.adml

). Если вам нужно, чтобы в консоли редактора GPO были доступны названия политик и разделов на русском языке, нужно скопировать языковые подкаталоги с ADML-файлами для всех языков, который будут использоваться администраторами групповых политик (например, папки ru_RU и en_US).

Я рекомендую использовать только английские версии ADML файлов для GPO (каталог en-US), даже если вы используете русифицированные версии Windows.

Затем обновите ADMX шаблоны в Central Store до последней версии Windows, доступной в вашем домене. Файлы шаблонов в центральном хранилище реплицируются на все контроллеры домена. Подробнее про установку и обновление admx шаблонов.

Важно! Перед обновление ADMX файлов в центральном хранилище настоятельно рекомендуем создать резервную копию этого каталога.

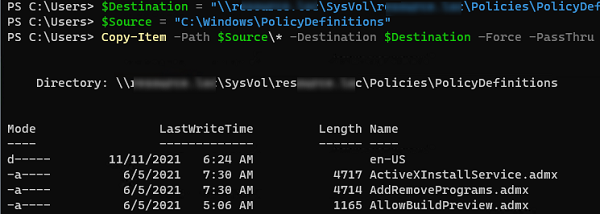

В моем случае, я скопирую в GPO Central Store содержимое папки PolicyDefinitions с Windows 11.

Можно скопировать файлы с помощью PowerShell:

$Destination = "\winitpro.locSysVolwinitpro.locPoliciesPolicyDefinitions"

$Source = "C:WindowsPolicyDefinitions"

Copy-Item -Path $Source* -Destination $Destination –Recurse –Force –PassThru

Административные шаблонов GPO для новых всех версий Widows можно скачать здесь — https://docs.microsoft.com/en-us/troubleshoot/windows-client/group-policy/create-and-manage-central-store.

В каталог GPO Central Store можно скопировать и другие ADMX шаблоны. Например, административные шаблоны для Microsoft Office, Microsoft Security Baseline, браузеров Firefox, Chrome, настроек Java, Adobe Reader и пр.

Примечание. Если у вас используются устаревшие ADM шаблоны, из нельзя использовать в центральном хранилище GPO.

Важно! Для предотвращения конфликтов версий групповых политик и настроек административных шаблонов всегда используйте последнюю версию редактора групповых политик (gpedit.msc). Для этого администратору нужно работать с объектами GPO с компьютера, на котором установлена последняя версия Windows (многие администраторы предпочитают редактировать групповые политики только непосредственно с контроллеров домена), либо с компьютера, на которой установлен свежий пакет RSAT.

Запустите редактор доменных GPO и убедитесь, что напротив Administrative Templates теперь появилась надпись, что определения политик получены из централизованного хранилища —

Policy Definitions (ADMX files) retrieved from the central store

. Локальные административные шаблоны при этом игнорируются.

Теперь вы можете настраивать ваши GPO, применять и обновлять настройки политик на клиентах.

В некоторых случаях после обновления центрального хранилища при запуске редактора GPO вы можете получить множественные ошибки вида:

Administrative Templates Resource xxxx referenced in attribute xxxx could not be found.File \xxxSysVol xxx PoliciesPolicyDefinitionsxxx.admx, line 175, column 331

В этом случае убедитесь, что вы обновили языковые файлы GPO (*.adml) в каталогах en-US, ru-RU и т.д. Если проблема не решиться, восстановите каталог PolicyDefinitions из резервной копии (или резервной копии контроллера домена).

Чтобы административных шаблоны стали доступны на всех контроллерах домена, необходимо дождаться пока служба репликации файлов скопирует изменения на остальные DC.

Совет. Чтобы не заблудится во многообразии настроек, предоставляемых файлами административных шаблонов, можно пользоваться специальными фильтрами групповых политик.

Regpolicy что за папка

Содержание

- 1 Regpolicy что за папка

- 1.1 Regpolicy что за папка

- 1.2 Утилита GPO Applier

- 1.2.1 Установка

- 1.2.2 Развёртывание

- 1.2.3 Состав локальной политики

- 1.2.4 Internals

- 1.2.5 Коды ошибок

- 1.3 Kerio Connect не видит пользователей из домена в группе

- 1.4 Управление административными шаблонами групповых политик

- 1.4.1 Создание центрального хранилища

- 1.4.2 Обновление шаблонов

- 1.4.3 Добавление шаблонов

- 1.5 Как исправить ошибки CaptureWizard.admx всего за несколько шагов?

- 1.5.1 Шаг 1.. Сканирование компьютера на наличие вредоносных программ.

- 1.5.2 Шаг 2.. Обновите систему и драйверы.

- 1.5.3 Шаг 3.. Используйте средство проверки системных файлов (SFC).

- 1.5.4 Шаг 4. Восстановление системы Windows.

Regpolicy что за папка

Policies.exe — это исполняемый файл (программа) для Windows. Расширение имени файла .exe — это аббревиатура от англ. слова executable — исполнимый. Необходимо запускать исполняемые файлы от проверенных производителей программ, потому что исполняемые файлы могут потенциально изменить настройки компьютера или нанести вред вашему компьютеру. Бесплатный форум с информацией о файлах может помочь вам разобраться является ли Policies.exe вирусом, трояном, программой-шпионом, рекламой, которую вы можете удалить, или файл принадлежит системе Windows или приложению, которому можно доверять.

Утилита GPO Applier

Разработчиками дистрибутива ALT Linux для применения групповых политик был создан инструмент GPO Applier. Он рассчитан на работу на машине, введённой в домен Samba.

Несмотря на то, что изначально инструмент создавался для ALT Linux, он может работать и в других дистрибутивах. Утилита опубликована под лицензией GNU GPL v3.0. [1][2]

Обновление машинных политик происходит раз в час. Среди применяемых настроек присутствуют:

| Настройка | Статус | Комментарий |

|---|---|---|

| Установка домашней страницы браузера Firefox | Экспериментальная | Возможно установить при использовании ADMX файлов Mozilla Firefox: https://github.com/mozilla/policy-templates/releases |

| Установка домашней страницы браузера Chromium | Экспериментальная | Возможно установить при использовании ADMX файлов Google Chrome: https://dl.google.com/dl/edgedl/chrome/policy/policy_templates.zip |

| Запрет на подключение внешних носителей данных | Стабильная | Стандартные средства RSAT |

| Включение или выключение различных служб (сервисов systemd) | Стабильная | Возможно установить при использовании ADMX файлов ALT: https://github.com/altlinux/admx-basealt |

| Управление control framework | Стабильная | Возможно установить при использовании ADMX файлов ALT: https://github.com/altlinux/admx-basealt |

| Генерация ярлычков запуска программ | Стабильная | Стандартные средства RSAT. С некоторыми ограничениями. Также можно делать ярлычки типа URL и делать, например, URI-ссылки smb:// для открытия Samba shares. |

| Подключение сетевых дисков | Экспериментальная | Стандартные средства RSAT |

| Создание директорий | Стабильная | Стандартные средства RSAT |

Оценить полный набор возможностей могут администраторы инфраструктур на базе Active Directory скачав файлы ADMX из репозитория: https://github.com/altlinuxteam/admx-basealt и загрузив их в оснастку RSAT.

Установка

ALT Linux

На текущий момент для включения инструмента групповых политик на клиентах AD необходимо установить пакеты из репозитория 241549 (для p9) или 241548 (для Sisyphus):

- oddjob-gpupdate

- gpupdate

Подключение репозитория и установка производится командами:

Другие дистрибутивы

Развёртывание

Включение работы групповых политик и выбор локальной политики по-умолчанию выполняется командой /usr/sbin/gpupdate-setup от пользователя с правами администратора:

и перезагрузите рабочую машину.

Состав локальной политики

Для клиента также существует понятие локальной политики. Настройки локальной политики находятся в каталоге /usr/share/local-policy/default . Данные настройки по умолчанию поставляются пакетом local-policy . Администраторы инфраструктур имеют возможность поставлять собственный пакет с локальной политикой и развёртывать её единообразно на всех клиентах. Состав локальной политики может меняться или адаптироваться системным администратором.

| Описание | Комментарий |

|---|---|

| Включение oddjobd.service | Необходимо для обеспечения возможности запуска gpupdate для пользователя с правами администратора. |

| Включение gpupdate.service | Необходимо для регулярного обновления настроек машины. |

| Включение sshd.service | Необходимо для обеспечения возможности удалённого администрирования. |

| Включение аутентификации с помощью GSSAPI для sshd | Необходимо для аутентификации в домене при доступе через SSH. |

| Ограничение аутентификации для sshd по группам wheel и remote | Необходимо для ограничения доступа при доступе через SSH для всех пользователей домена (только при наличии соответствующей привилегии). |

| Открытие порта 22 | Необходимо для обеспечения возможности подключения SSH на машинах при старте Firewall applier. |

Internals

Групповые политики кэшируются в файле /var/cache/gpupdate/registry.sqlite (можно просматривать его командой sqlite3 ).

Коды ошибок

Сообщения, сопутствующие кодам ошибок, могут изменяться (переводиться, исправляться), но сам код уникален для определённой части программы, что позволяет однозначно идентифицировать проблему.

| Код | Значение |

|---|---|

| E00001 | Недостаточно прав для запуска программы gpupdate . Необходимо повысить уровень привилегий. |

| E00002 | Программа gpupdate не будет запущена из-за предыдущих ошибок. |

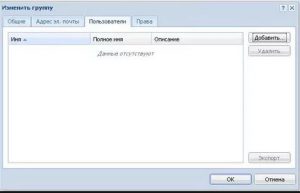

Kerio Connect не видит пользователей из домена в группе

Обнаружил сегодня проблему в Kerio Connect, который является для меня немного новым продуктом: если добавить в группы Kerio универсальную группу распространения из Active Directory, то почтовая система не всегда видит участников такой группы

хотя в самой группе AD есть пользователи.

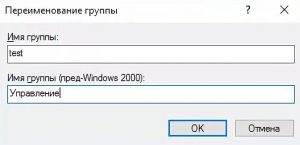

Решение оказалось простым, нужно, чтобы имя группы в Active Directory совпадало именем этой же группы, но вида “до Windows 2000” . Вот скриншот примера, о чем я пишу:

Делаем оба поля одинаковыми и проблема становится решенной.

Удивительно, что эта проблема не решена с незапамятных времен. На форуме Kerio есть аналогичная тема, в которой не приведено решение.

- Исправлена проблема, из-за которой действие «Закрыть все окна» на панель задач закрывало не все открытые вкладки.

- Исправлена проблема, из-за которой иконка «Сеть» на панели задач могла указывать на отсутствие подключения к Интернету, хотя доступ к Интернету был.

- Исправлена проблема, из-за которой перетаскивание приложения из списка всех приложений на сетку плиткок в меню «Пуск» не приводило к закреплению некоторых приложений.

- Исправлена проблема, из-за которой у букв-заголовков в списке всех приложений в меню «Пуск» были ненужные отступы слева, если список приложений скрыт.

- Чтобы решить проблему, из-за которой некоторые плитки оказывались едва различимыми в полноэкранном режиме меню «Пуск» с определённым фоном, компания немного уменьшила прозрачность меню «Пуск» в таком режиме.

- Исправлена проблема, из-за которой при использовании макета меню «Пуск», применённого через MDM, группы плиток могли исчезнуть спустя несколько дней работы системы без перезагрузки.

- Исправлена проблема, из-за которой иконка приложения в уведомлении немного выходила за рамки, если уведомление содержало встроенное изображение.

- Исправлена проблема, из-за которой запуск приложения из списка переходов на панели задач не работал для некоторых приложений Desktop Bridge и приводил к исчезновению приложения с панели задач.

- Исправлена проблема, которая приводила чрезмерному использованию сетевого трафика при использовании диалогового окна «Открыть файл» для перехода к общим сетевым папкам, где включена функция хранения предыдущих версий файлов.

- Исправлена проблема, которая могла приводить к отображению пустой иконки вместо кнопки «+» на странице «Приложения по умолчанию» в «Параметрах» после удаления приложения, установленного по умолчанию.

- Исправлена проблема, из-за которой открытие настроек хранилища с последующим немедленным переходом на одну из подстраниц приводило к тому, что при попытке вернуться назад страница не загружалась.

- Исправлена проблема, из-за которой новый Microsoft Edge не отображался на вкладке «Журнал приложений» в «Диспетчере задач».

- Исправлена проблема, которая влияла на стабильность запуска сенсорной клавиатуры.

- Исправлена проблема, из-за которой TextInputHost.exe переставал отвечать на запросы, из-за чего история буфера обмена, панель Emoji и диктовка не отображались при нажатии соответствующих сочетаний клавиш.

- Исправлена проблема, которая могла привести к невозможности вставить первую запись из истории буфера обмена.

- Исправлена проблема, которая могла приводить к возникновению GSOD при выходе из спящего режиме на устрйоствах ARM64.

- Инженеры работают над исправлением проблемы, из-за которой некоторые игры из Microsoft Store, защищённые Easy Anti-Cheat, могут не запускаться.

- Исследуются сообщения о том, что процесс обновления системы может зависнуть на длительное время при попытке установки новой сборки.

- Инженеры работают над исправлением проблемы, из-за которой кнопки «Свернуть», «Развернуть» и «Закрыть» остаются в исходном приложении после изменения размера окна UWP-приложения. Если вы переместите окно, то кнопки должны переместиться в нужное место.

- Исследуются сообщения о том, что новая функция панели задач не работает с некоторыми закреплёнными веб-сайтами.

- Инженеры работают над исправлением проблемы, чтобы заработал предварительный просмотр в реальном времени для закреплённых вкладок сайта.

- Инженеры работают над включением новой функции панели задач для уже закреплённых веб-сайтов. Впрочем, вы можете открепить сайт от панели задач, удалить его со страницы edge://apps, а затем повторно закрепить его.

- Инженеры работают над исправлением проблемы, из-за которой для закреплённых сайтов отображаются не все открытые вкладки с этим доменом. Вы можете исправить эту проблему, закрепив домашнюю страницу сайта, а не конкретный его раздел (например, закрепляйте microsoft.com, а не microsoft.com/windows).

- Инженеры работают над исправлением проблемы, из-за которой комбинация клавиш Alt + Tab на вкладке браузера иногда перемещает ранее активную вкладку в начало списка Alt + Tab.

- Открытие дистрибутива WSL1 может привести к ошибке «Операция ввода-вывода была прервана из-за выхода из потока или из-за запроса приложения». Подробности о проблеме есть на Github.

Желаем вам удачного обновления!

Управление административными шаблонами групповых политик

Административными шаблонами (Administrative Templates) называются параметры групповой политики, основанные на изменении параметров реестра. Как вы знаете, в операционных системах Windows большинство настроек хранится в системном реестре, и с помощью административных шаблонов этими настройками можно централизованно управлять.

Административные шаблоны есть как в части пользователей, так и компьютеров. Соответственно параметры политик, указанные на стороне пользователя, применяются к пользователям, а на стороне компьютера — к компьютерам.

Примечание. Если быть более точным, то политики административных шаблонов в конфигурации компьютера модифицируют значения параметров в разделах HKLMSoftwarePolicies и HKLMSoftwareMicrosoftWindowsCurrentVersionPolicies, а административные шаблоны в конфигурации пользователя — HKCUSoftwarePolicies и HKCUSoftwareMicrosoftWindowsCurrentVersionPolicies.

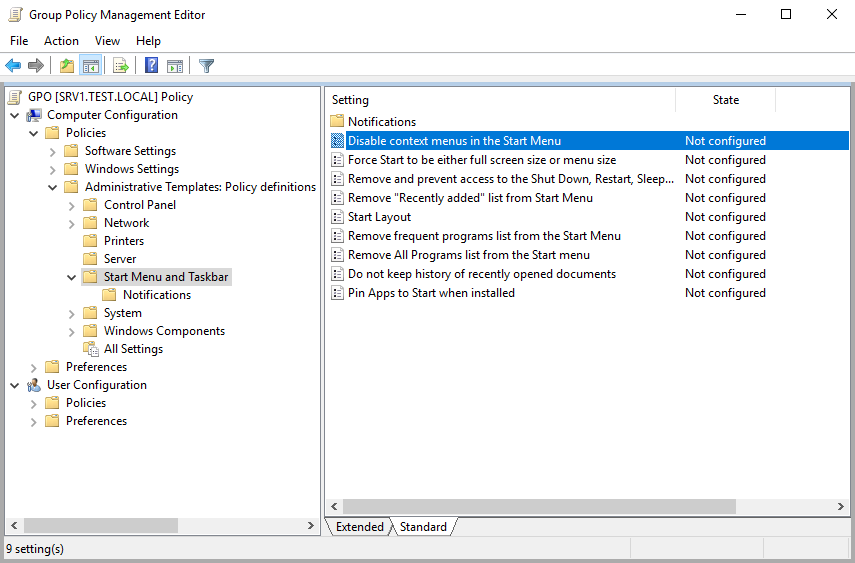

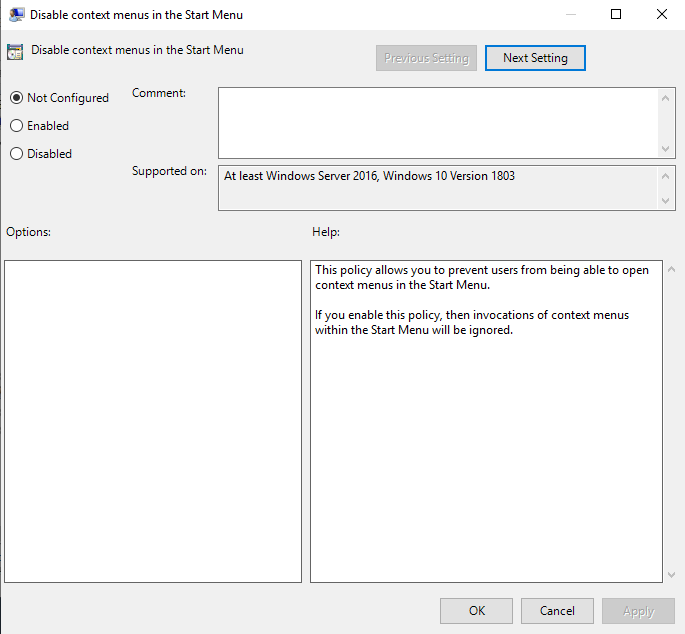

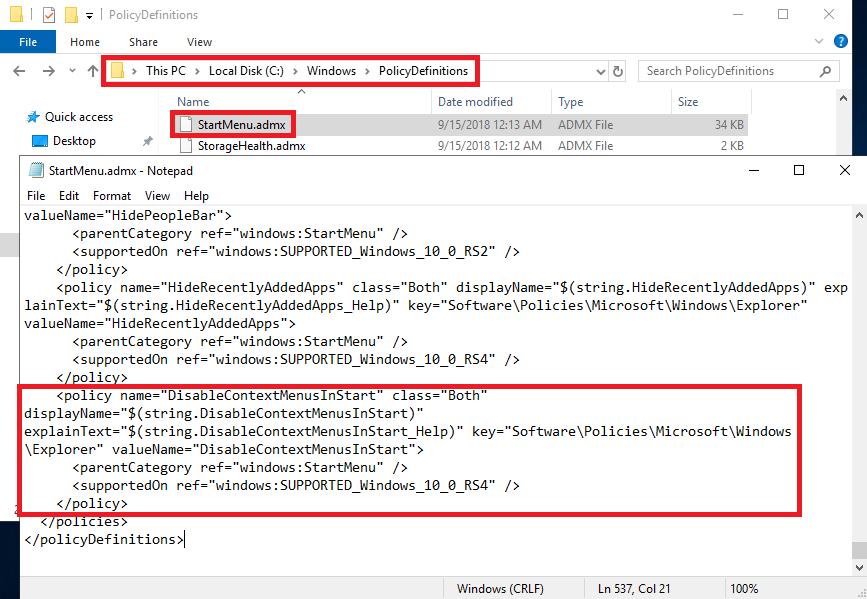

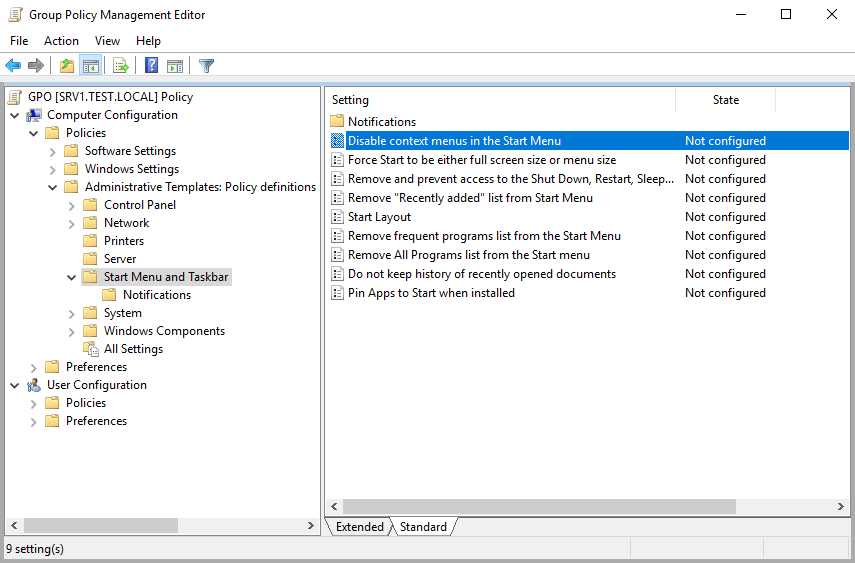

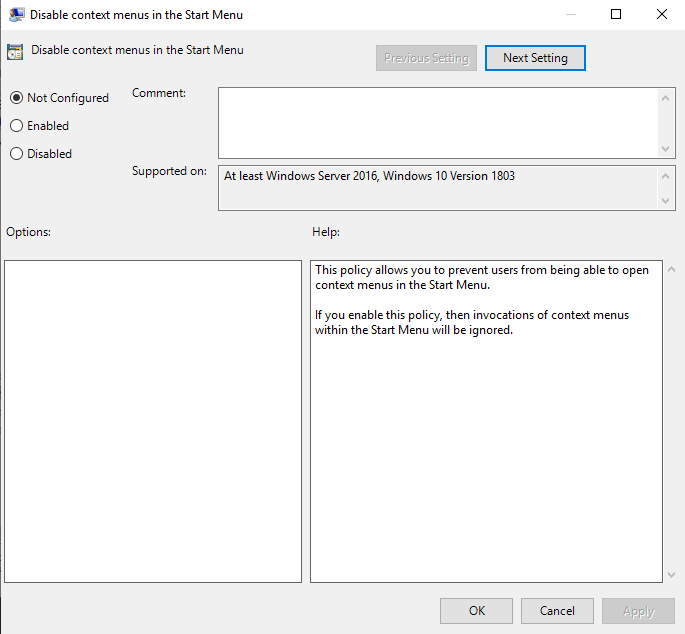

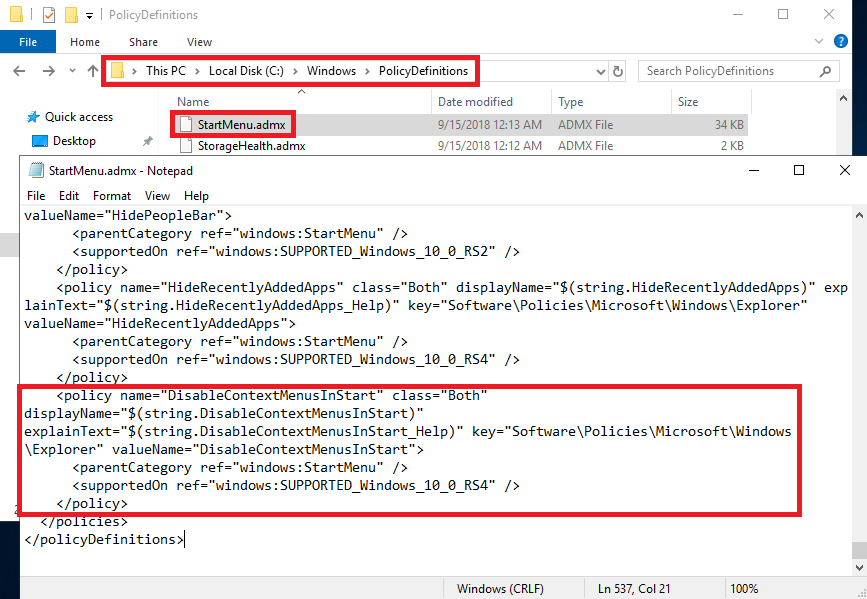

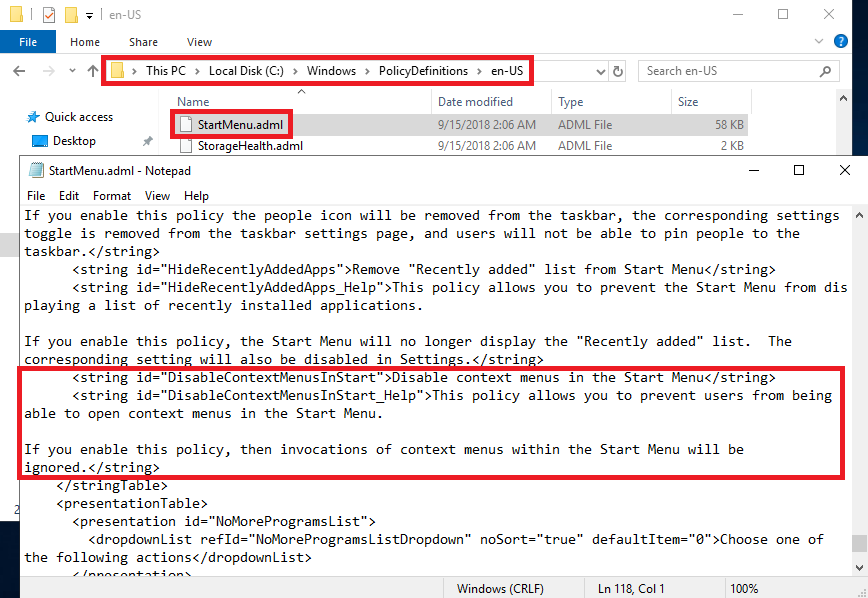

Давайте на практике посмотрим, что из себя представляют административные шаблоны и как они работают. Для примера возьмем первый попавшийся параметр «Disable context menus in the Start Menu», расположенный в разделе «Start Menu and Taskbar» конфигурации компьютера.

Как следует из описания, этот параметр отвечает за показ контекстного меню в меню Пуск.

Технически административные шаблоны представляют собой пару XML-файлов: не связанный с языком файл (ADMX) и набор зависящих от языка файлов (ADML). По умолчанию административные шаблоны расположены локально на компьютере, в папке C:WindowsPolicyDefinitions. Каждый файл ADMX соответствует определенному разделу групповой политики, соответственно за раздел «Start Menu and Taskbar» отвечает файл StartMenu.admx. Откроем его в текстовом редакторе и найдем секцию, отвечающую за интересующий нас параметр.

В ней содержится имя и область применения параметра, ключ реестра, отвечающий за его настройку, а также ссылки на описание, которое находится в соответствующем языковом файле.

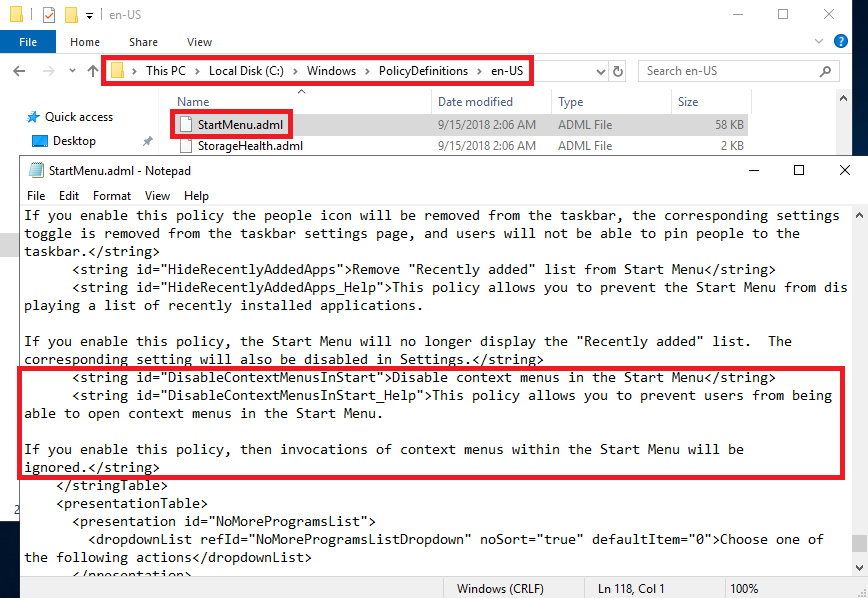

Переходим к языковому файлу. Для каждого языка имеется специальная папка, к примеру файлы для английского языка расположены в папке en-US. Заходим в папку с нужным языком, открываем файл StartMenu.adml и находим строки с нашим параметром. В них хранится название параметров и их описание, которое мы видим в редакторе при редактировании политики.

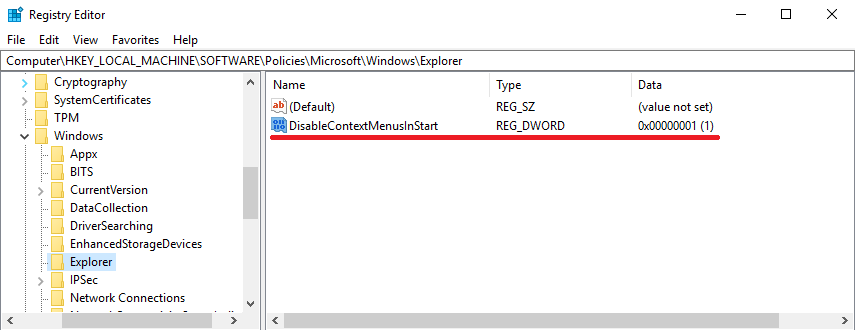

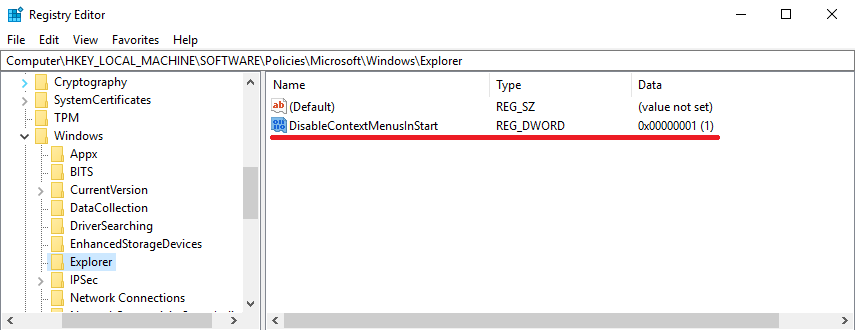

Ну а результатом применения данной политики будет изменение значения параметра реестра «DisableСontextMenusInStart» в разделе HKLMSoftwarePoliciesMicrosoftWindowsExplorer.

Таким образом, административные шаблоны представляют из себя самую обычную инструкцию в формате XML по изменению параметров реестра (ADMX) и описание изменяемых параметров, отображаемых в оснастке редактора групповой политики (ADML).

Создание центрального хранилища

До выхода Windows Server 2008 и Vista административные шаблоны имели расширение adm и представляли из себя самые обычные текстовые файлы. У таких административных шаблонов был ряд недостатков. К примеру, в многоязыковой организации требовалось создавать отдельные ADM-файлы для каждого языка, соответственно при изменении параметров приходилось редактировать каждый шаблон отдельно. Кроме того, при использовании такие шаблоны сохранялись как часть объекта групповой политики, и если шаблон использовался в нескольких политиках, то он сохранялся несколько раз. Это увеличивало размер папки SYSVOL и усложняло ее репликацию.

Переход на формат ADMX/ADML изменил ситуацию в лучшую сторону. И одним из плюсов этого перехода стала возможность создания централизованного хранилища административных шаблонов. Использование централизованного хранилища позволяет решить проблему увеличения SYSVOL, поскольку папка ADM больше не создается в каждом объекте групповой политики, а контроллеры домена не хранят и не реплицируют лишние копии ADM-файлов. Это способствует уменьшению трафика репликации SYSVOL между контроллерами домена, а кроме того упрощает процедуру управления административными шаблонами в домене.

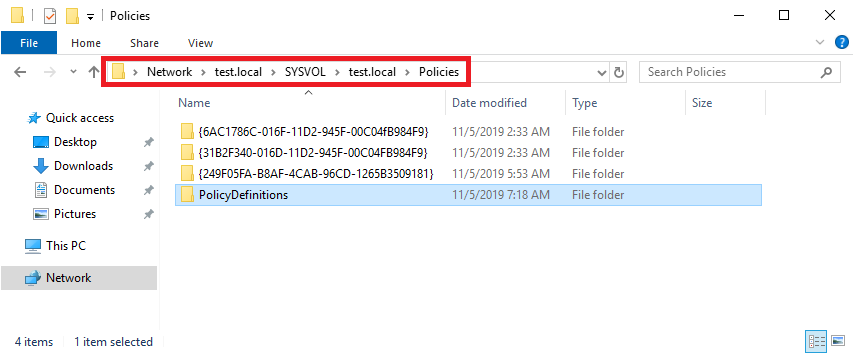

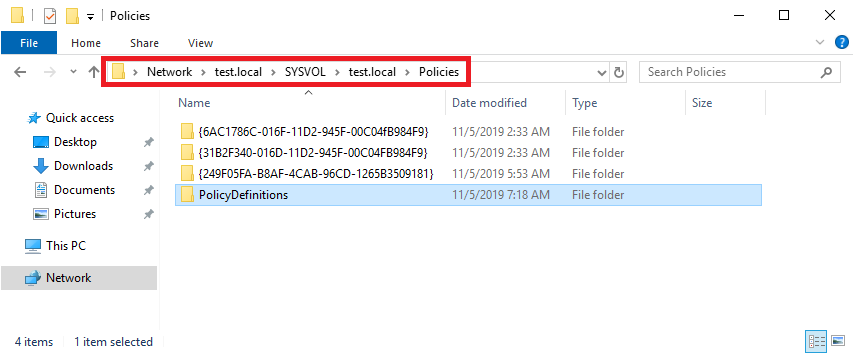

По умолчанию редактор групповых политик загружает шаблоны из локальной папки C:WindowsPolicyDefinitions. Для создания центрального хранилища необходимо на любом контроллере домена взять эту папку и скопировать ее в папку SYSVOL по пути имя доменаSYSVOLимя доменаPolicies. Так для домена test.local путь будет выглядеть как test.localSYSVOLtest.localPolicies.

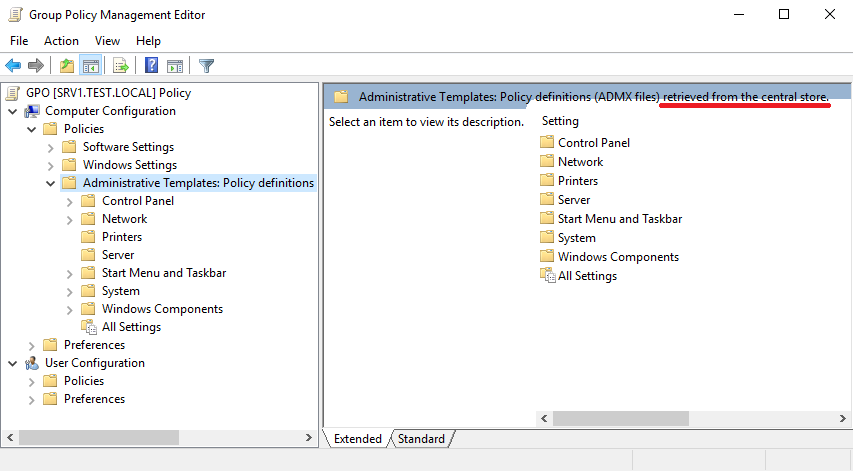

Если после этого открыть объект групповой политики и перейти в раздел Administrative Template, то в качестве источника шаблонов будет указано центральное хранилище (retrieved from the central store).

Файлы в центральном хранилище реплицируются на все контроллеры домена, что очень удобно при обновлении шаблонов.

Обновление шаблонов

Операционные системы Windows постоянно обновляются, получают новые возможности. И для того, чтобы этими возможностями можно было управлять с помощью групповых политик, необходимо регулярно обновлять административные шаблоны.

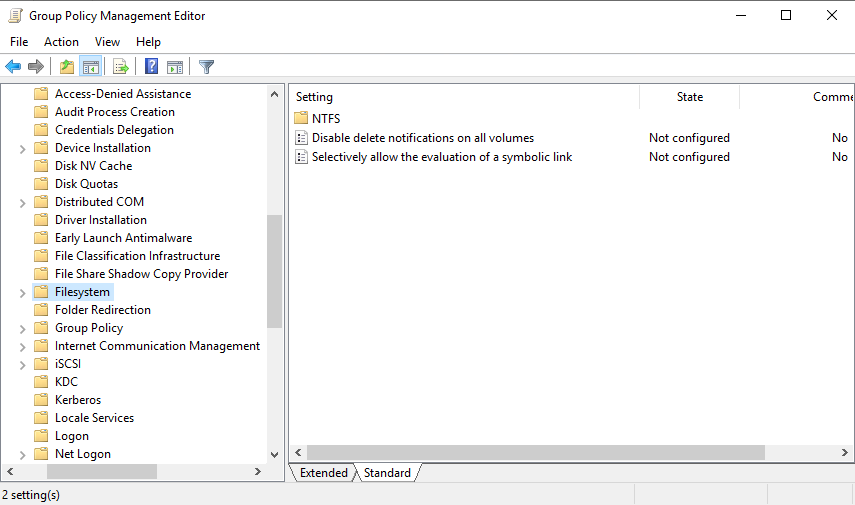

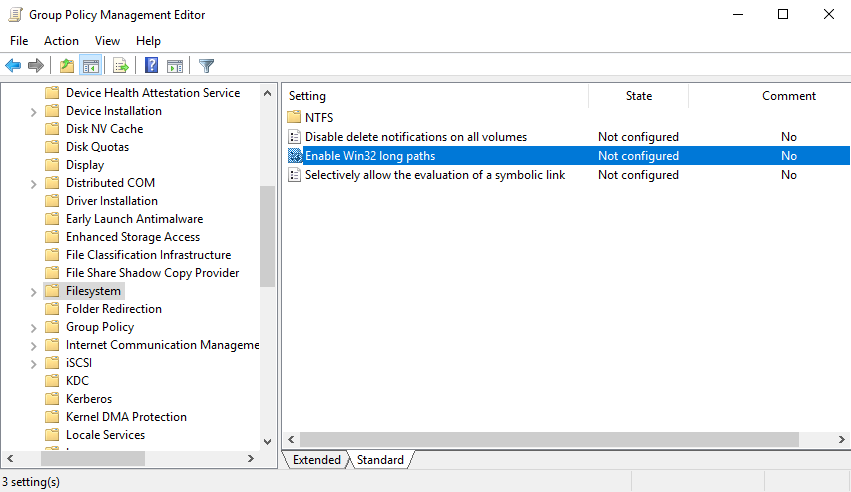

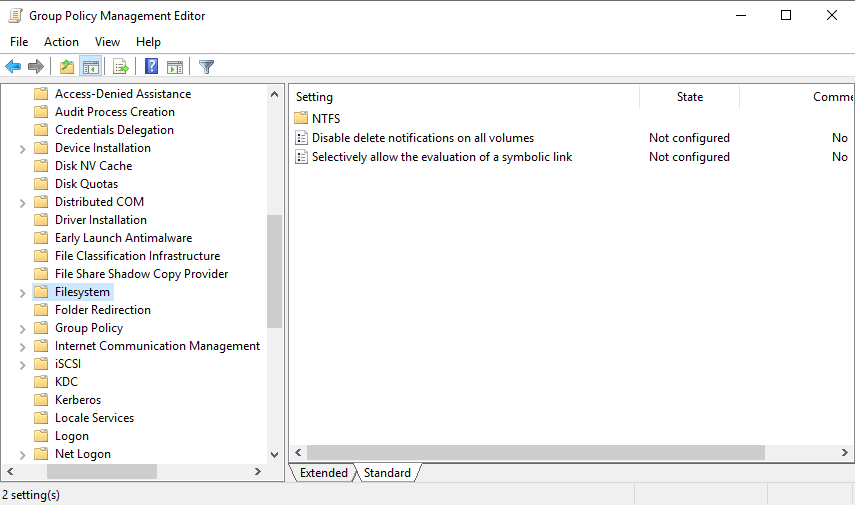

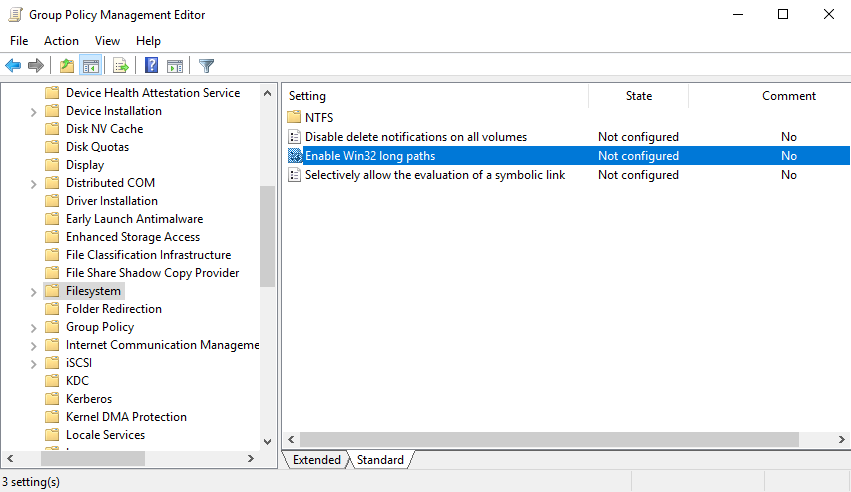

Для наглядности приведу пример. В Windows 10 (начиная с версии 1607) появилась возможность использовать длинные пути файлов. Политика, отвечающая за это, находится в разделе «Computer configurationAdministrative templatesSystemFilesystem» и называется «Enable Win32 long paths».

Но если не обновить административные шаблоны, то нужный нам параметр по указанному пути можно и не найти.

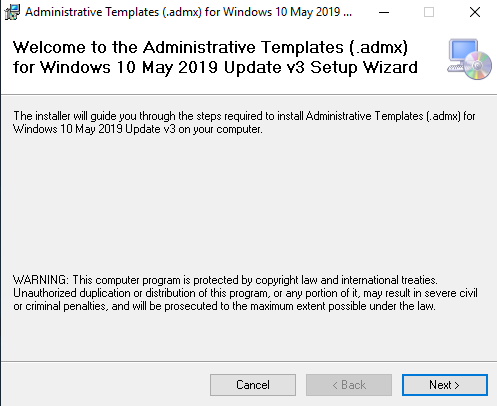

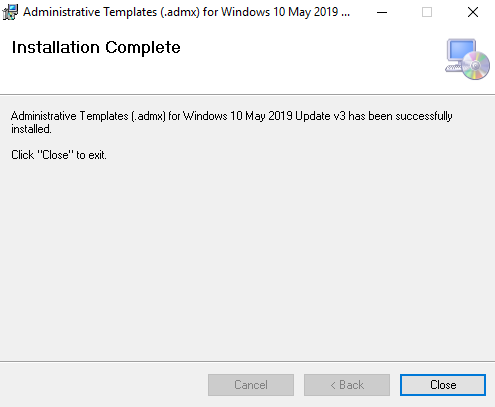

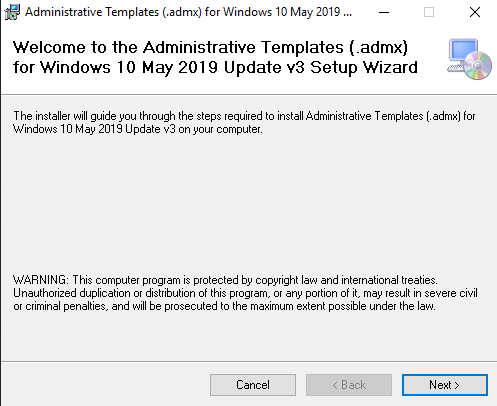

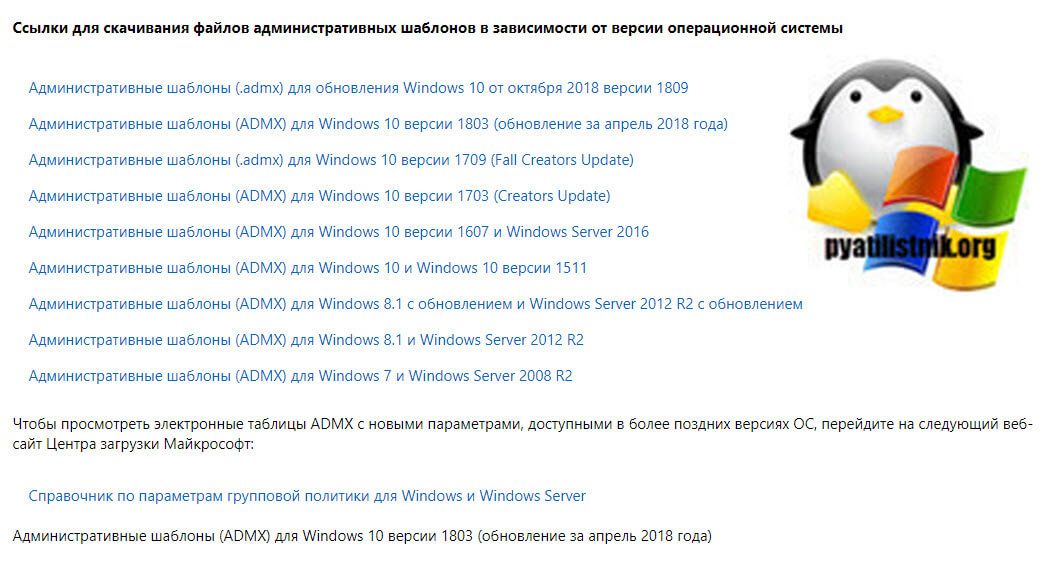

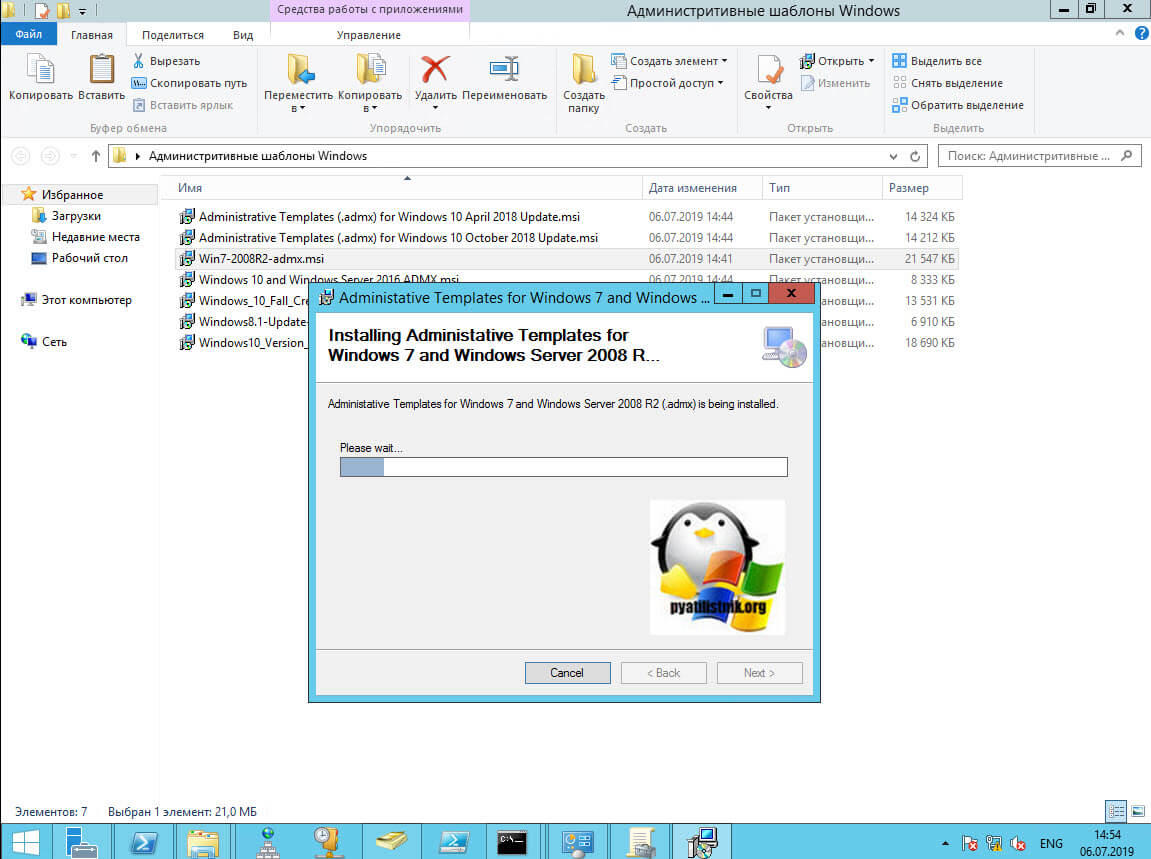

К счастью, Microsoft регулярно выпускает обновления административных шаблонов, нам надо только найти их и установить. На данный момент наиболее свежие шаблоны это Administrative Templates (.admx) for Windows 10 May 2019 Update (1903) v3.0 .

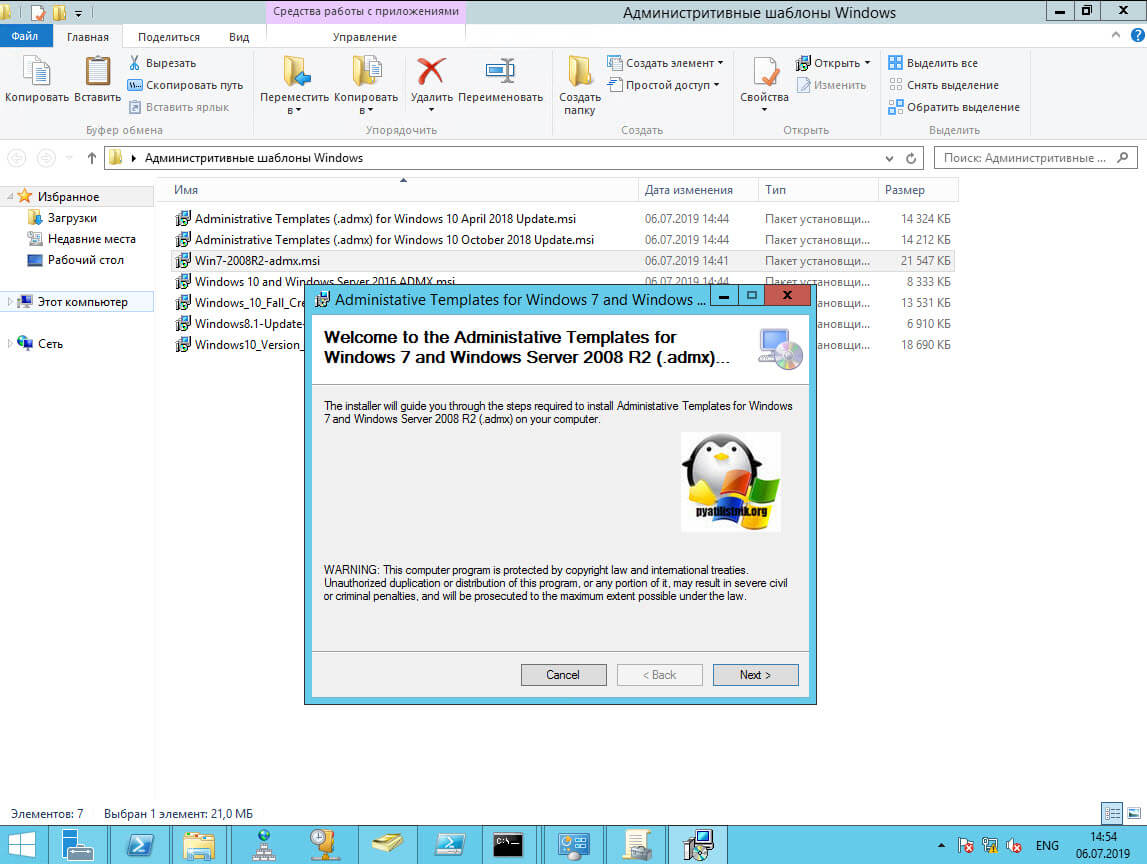

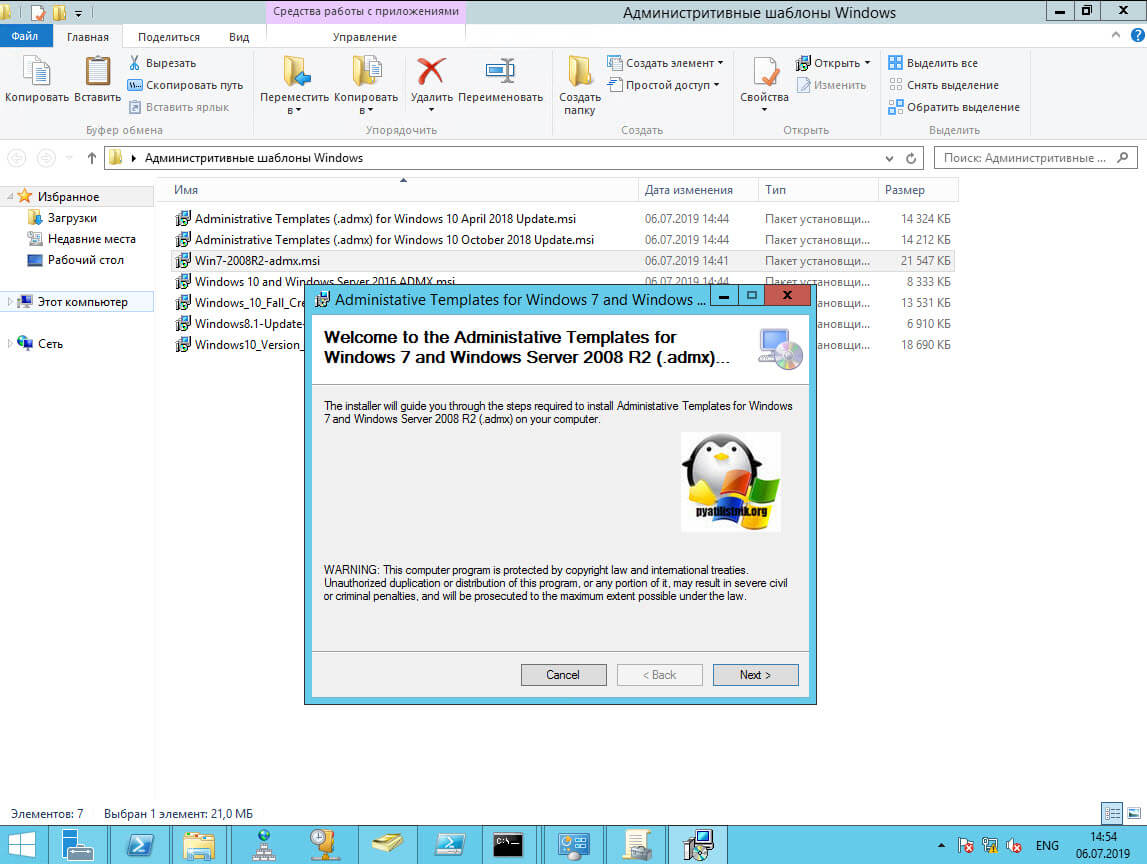

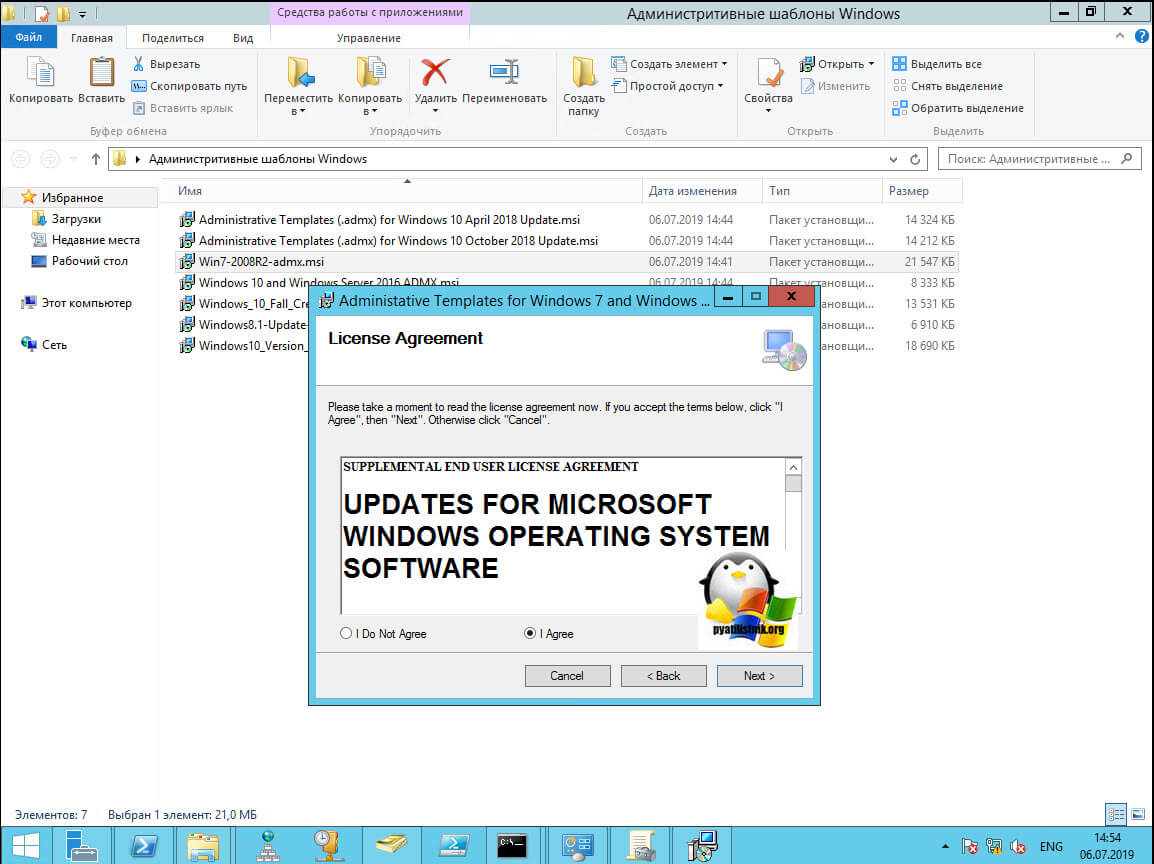

Установщик представляет из себя обычный msi-файл, который можно запустить на любом компьютере.

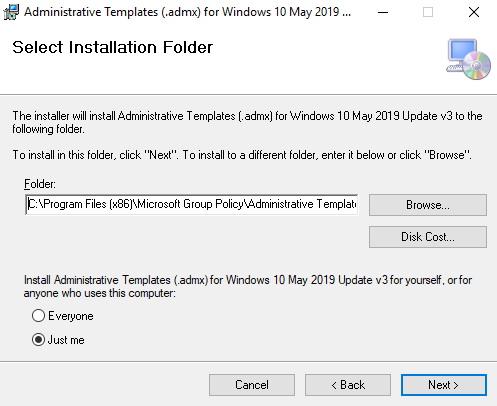

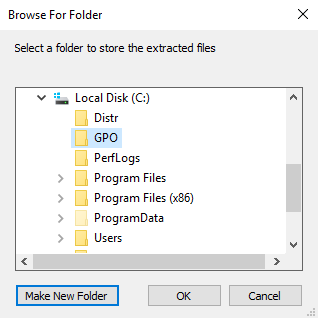

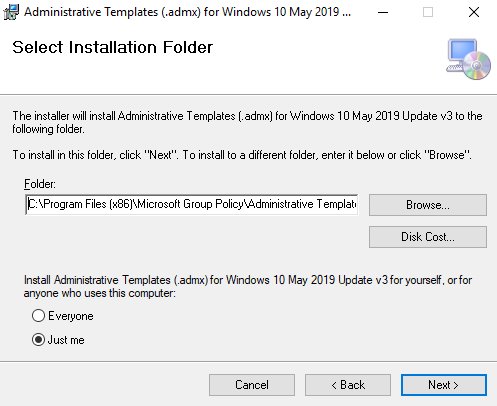

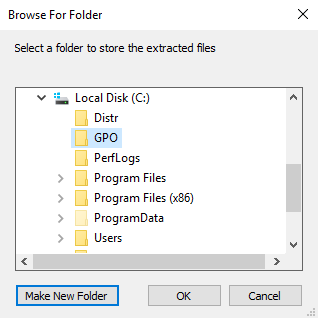

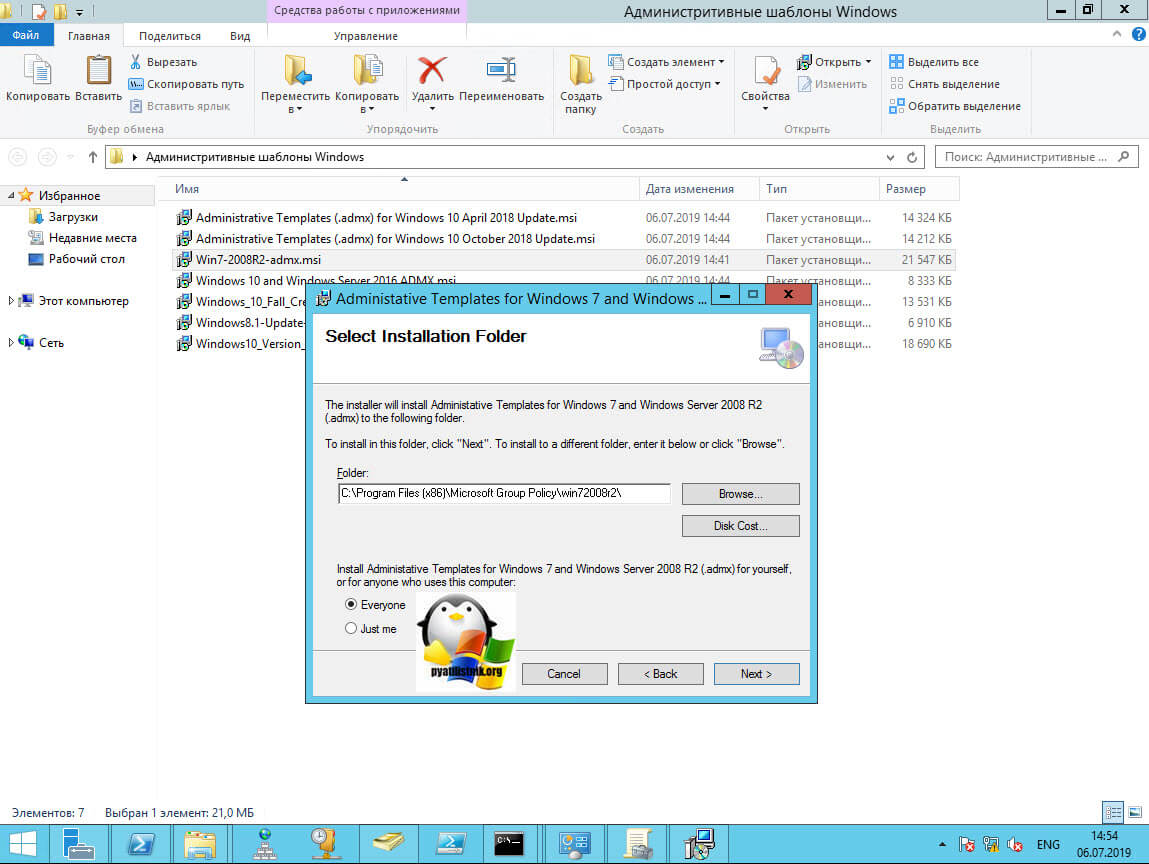

После запуска надо указать папку, в которую будут распакованы шаблоны

и дождаться окончания процесса распаковки.

Полученные шаблоны надо просто скопировать в хранилище, заменив имеющиеся. Для подстраховки старые шаблоны можно сохранить. Языковые файлы нужно скопировать не все, а только нужные, например для русского и английского языка.

В результате обновления потерянный параметр появился на своем законном месте.

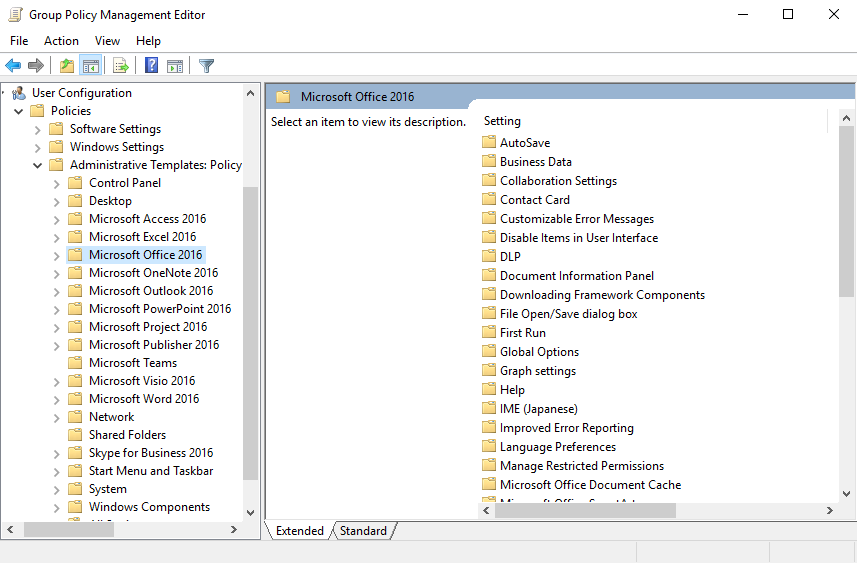

Добавление шаблонов

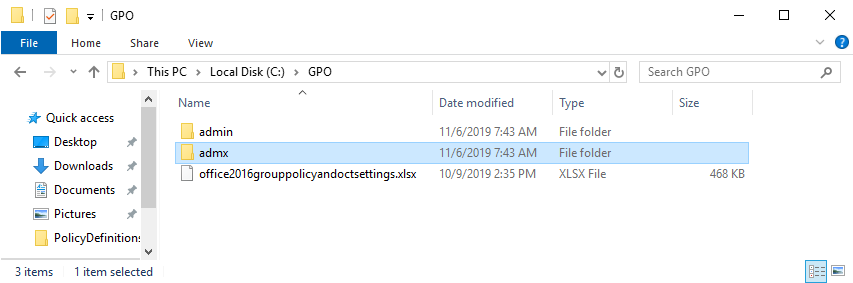

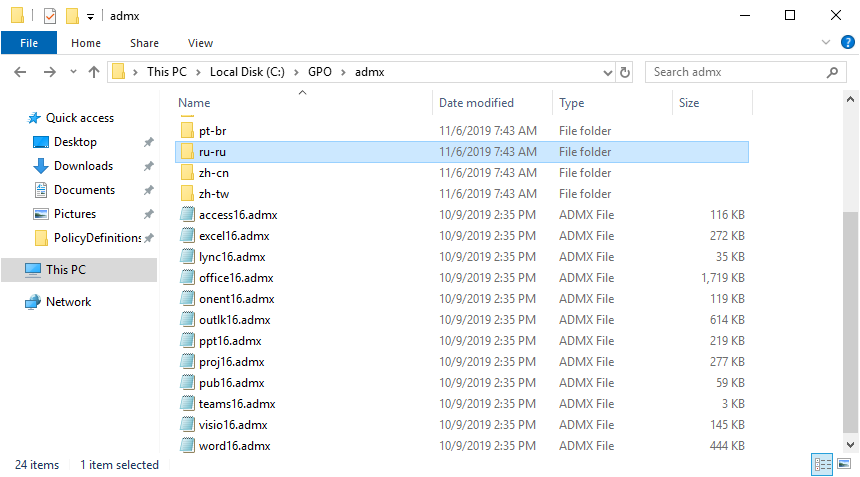

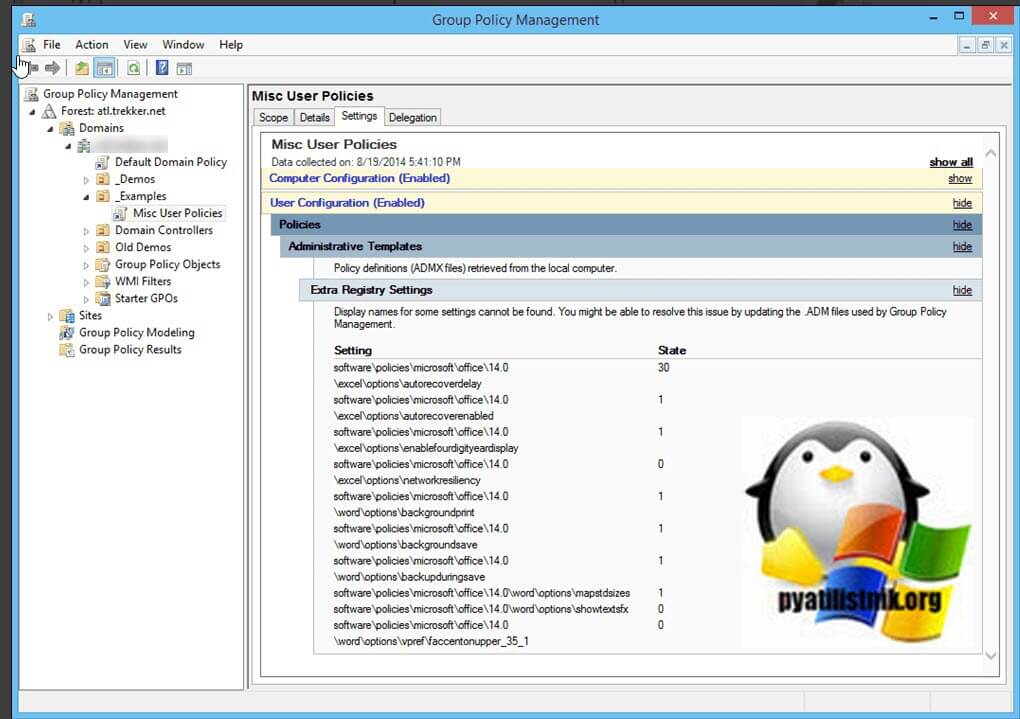

С помощью административных шаблонов можно управлять не только настройками операционной системы, но и различных приложений. К примеру, мы хотим централизованно управлять настройками программ из пакета Microsoft Office (Word, Excel. Outlook и т.д.) на клиентских компьютерах в домене.

Для этого нам потребуется загрузить с сайта Microsoft и установить специальный пакет для MS Office. Обратите внимание, что для каждой версии предназначен свой набор административных шаблонов. Если в компании используются различные версии Office, то для каждой используемой версии необходимо загружать свою версию шаблонов:

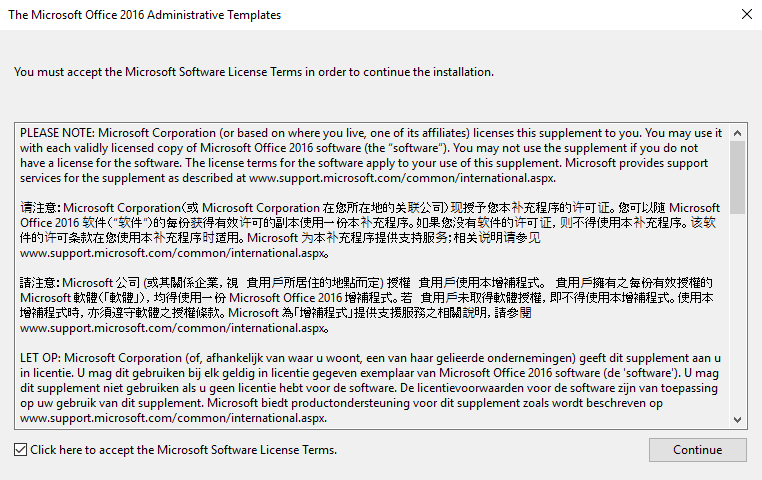

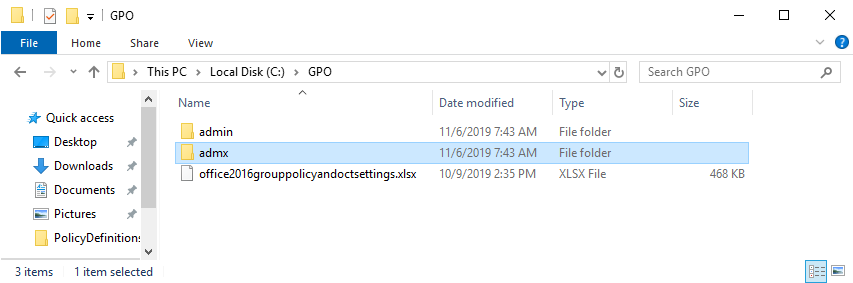

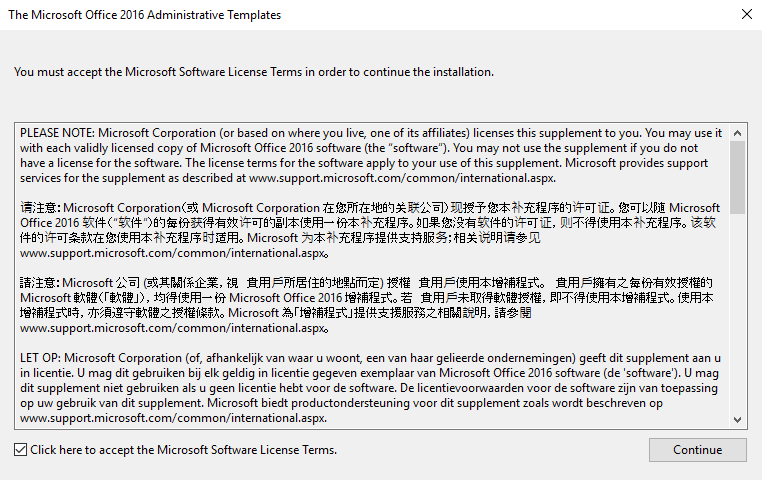

Для примера возьмем набор для Office 2016 и установим его. Принцип примерно такой же, как и при обновлении шаблонов — запускаем установщик,

выбираем папку для распаковки шаблонов

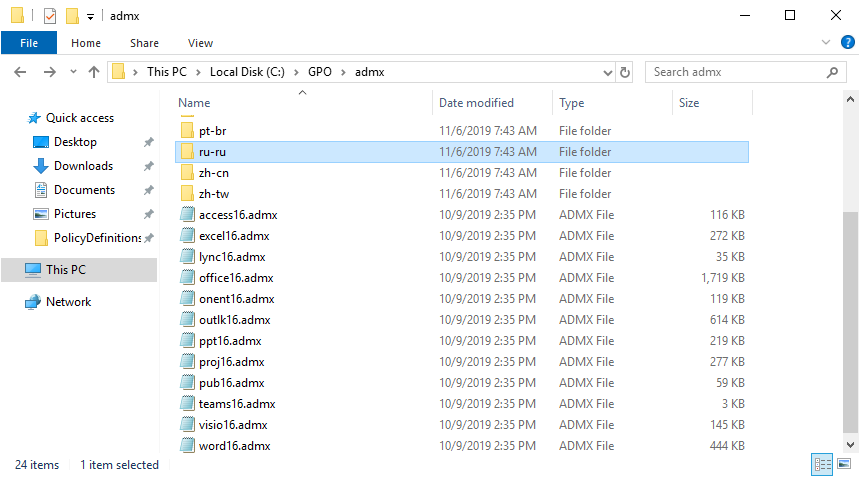

и получаем набор файлов ADMXADML.

В нашем примере файлы шаблонов находятся в папке admx. Берем их и копируем в общее хранилище, к остальным шаблонам.

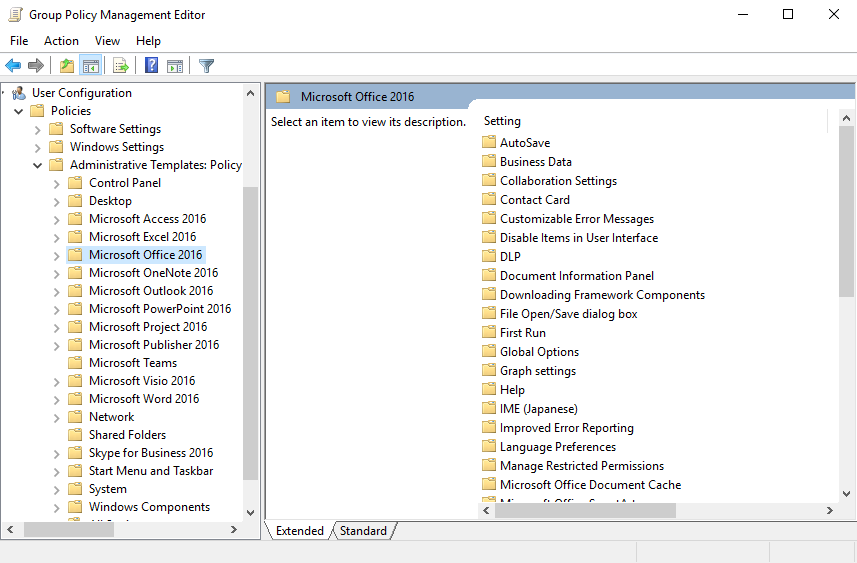

В результате в разделе Administrative Templates добавляются новые разделы, с помощью которых можно управлять настройками офисных программ.

Таким образом можно добавлять шаблоны и для ПО от сторонних производителей, например Google Chrome, Adobe Reader и многих других. Большинство крупных разработчиков выпускают административные шаблоны для своих программ. Ну а если готового шаблона нет, то его можно создать самому, это не так уж и сложно.

Как исправить ошибки CaptureWizard.admx всего за несколько шагов?

Ошибки файла CaptureWizard.admx могут быть вызваны различными причинами, поэтому полезно попытаться исправить их различными способами.

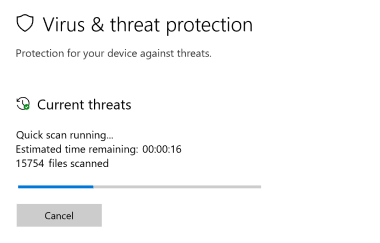

Шаг 1.. Сканирование компьютера на наличие вредоносных программ.

Файлы Windows обычно подвергаются атаке со стороны вредоносного программного обеспечения, которое не позволяет им работать должным образом. Первым шагом в решении проблем с файлом CaptureWizard.admx или любыми другими системными файлами Windows должно быть сканирование системы на наличие вредоносных программ с использованием антивирусного инструмента.

Если по какой-либо причине в вашей системе еще не установлено антивирусное программное обеспечение, вы должны сделать это немедленно. Незащищенная система не только является источником ошибок в файлах, но, что более важно, делает вашу систему уязвимой для многих опасностей. Если вы не знаете, какой антивирусный инструмент выбрать, обратитесь к этой статье Википедии — сравнение антивирусного программного обеспечения.

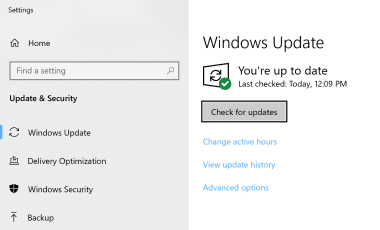

Шаг 2.. Обновите систему и драйверы.

Установка соответствующих исправлений и обновлений Microsoft Windows может решить ваши проблемы, связанные с файлом CaptureWizard.admx. Используйте специальный инструмент Windows для выполнения обновления.

- Откройте меню «Пуск» в Windows.

- Введите «Центр обновления Windows» в поле поиска.

- Выберите подходящую программу (название может отличаться в зависимости от версии вашей системы)

- Проверьте, обновлена ли ваша система. Если в списке есть непримененные обновления, немедленно установите их.

- После завершения обновления перезагрузите компьютер, чтобы завершить процесс.

Помимо обновления системы рекомендуется установить последние версии драйверов устройств, так как драйверы могут влиять на правильную работу CaptureWizard.admx или других системных файлов. Для этого перейдите на веб-сайт производителя вашего компьютера или устройства, где вы найдете информацию о последних обновлениях драйверов.

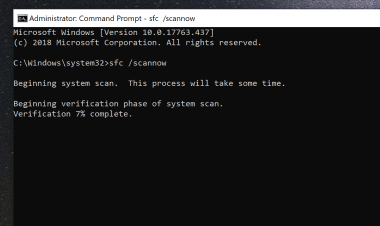

Шаг 3.. Используйте средство проверки системных файлов (SFC).

Проверка системных файлов — это инструмент Microsoft Windows. Как следует из названия, инструмент используется для идентификации и адресации ошибок, связанных с системным файлом, в том числе связанных с файлом CaptureWizard.admx. После обнаружения ошибки, связанной с файлом %fileextension%, программа пытается автоматически заменить файл CaptureWizard.admx на исправно работающую версию. Чтобы использовать инструмент:

- Откройте меню «Пуск» в Windows.

- Введите «cmd» в поле поиска

- Найдите результат «Командная строка» — пока не запускайте его:

- Нажмите правую кнопку мыши и выберите «Запуск от имени администратора»

- Введите «sfc / scannow» в командной строке, чтобы запустить программу, и следуйте инструкциям.

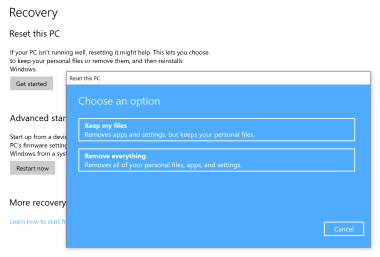

Шаг 4. Восстановление системы Windows.

Другой подход заключается в восстановлении системы до предыдущего состояния до того, как произошла ошибка файла CaptureWizard.admx. Чтобы восстановить вашу систему, следуйте инструкциям ниже

- Откройте меню «Пуск» в Windows.

- Введите «Восстановление системы» в поле поиска.

- Запустите средство восстановления системы — его имя может отличаться в зависимости от версии системы.

- Приложение проведет вас через весь процесс — внимательно прочитайте сообщения

- После завершения процесса перезагрузите компьютер.

Административными шаблонами (Administrative Templates) называются параметры групповой политики, основанные на изменении параметров реестра. Как вы знаете, в операционных системах Windows большинство настроек хранится в системном реестре, и с помощью административных шаблонов этими настройками можно централизованно управлять.

Административные шаблоны есть как в части пользователей, так и компьютеров. Соответственно параметры политик, указанные на стороне пользователя, применяются к пользователям, а на стороне компьютера — к компьютерам.

Примечание. Если быть более точным, то политики административных шаблонов в конфигурации компьютера модифицируют значения параметров в разделах HKLMSoftwarePolicies и HKLMSoftwareMicrosoftWindowsCurrentVersionPolicies, а административные шаблоны в конфигурации пользователя — HKCUSoftwarePolicies и HKCUSoftwareMicrosoftWindowsCurrentVersionPolicies.

Давайте на практике посмотрим, что из себя представляют административные шаблоны и как они работают. Для примера возьмем первый попавшийся параметр «Disable context menus in the Start Menu», расположенный в разделе «Start Menu and Taskbar» конфигурации компьютера.

Как следует из описания, этот параметр отвечает за показ контекстного меню в меню Пуск.

Технически административные шаблоны представляют собой пару XML-файлов: не связанный с языком файл (ADMX) и набор зависящих от языка файлов (ADML). По умолчанию административные шаблоны расположены локально на компьютере, в папке C:WindowsPolicyDefinitions. Каждый файл ADMX соответствует определенному разделу групповой политики, соответственно за раздел «Start Menu and Taskbar» отвечает файл StartMenu.admx. Откроем его в текстовом редакторе и найдем секцию, отвечающую за интересующий нас параметр.

В ней содержится имя и область применения параметра, ключ реестра, отвечающий за его настройку, а также ссылки на описание, которое находится в соответствующем языковом файле.

Переходим к языковому файлу. Для каждого языка имеется специальная папка, к примеру файлы для английского языка расположены в папке en-US. Заходим в папку с нужным языком, открываем файл StartMenu.adml и находим строки с нашим параметром. В них хранится название параметров и их описание, которое мы видим в редакторе при редактировании политики.

Ну а результатом применения данной политики будет изменение значения параметра реестра «DisableСontextMenusInStart» в разделе HKLMSoftwarePoliciesMicrosoftWindowsExplorer.

Таким образом, административные шаблоны представляют из себя самую обычную инструкцию в формате XML по изменению параметров реестра (ADMX) и описание изменяемых параметров, отображаемых в оснастке редактора групповой политики (ADML).

Создание центрального хранилища

До выхода Windows Server 2008 и Vista административные шаблоны имели расширение adm и представляли из себя самые обычные текстовые файлы. У таких административных шаблонов был ряд недостатков. К примеру, в многоязыковой организации требовалось создавать отдельные ADM-файлы для каждого языка, соответственно при изменении параметров приходилось редактировать каждый шаблон отдельно. Кроме того, при использовании такие шаблоны сохранялись как часть объекта групповой политики, и если шаблон использовался в нескольких политиках, то он сохранялся несколько раз. Это увеличивало размер папки SYSVOL и усложняло ее репликацию.

Переход на формат ADMX/ADML изменил ситуацию в лучшую сторону. И одним из плюсов этого перехода стала возможность создания централизованного хранилища административных шаблонов. Использование централизованного хранилища позволяет решить проблему увеличения SYSVOL, поскольку папка ADM больше не создается в каждом объекте групповой политики, а контроллеры домена не хранят и не реплицируют лишние копии ADM-файлов. Это способствует уменьшению трафика репликации SYSVOL между контроллерами домена, а кроме того упрощает процедуру управления административными шаблонами в домене.

По умолчанию редактор групповых политик загружает шаблоны из локальной папки C:WindowsPolicyDefinitions. Для создания центрального хранилища необходимо на любом контроллере домена взять эту папку и скопировать ее в папку SYSVOL по пути \имя доменаSYSVOLимя доменаPolicies. Так для домена test.local путь будет выглядеть как \test.localSYSVOLtest.localPolicies.

Если после этого открыть объект групповой политики и перейти в раздел Administrative Template, то в качестве источника шаблонов будет указано центральное хранилище (retrieved from the central store).

Файлы в центральном хранилище реплицируются на все контроллеры домена, что очень удобно при обновлении шаблонов.

Обновление шаблонов

Операционные системы Windows постоянно обновляются, получают новые возможности. И для того, чтобы этими возможностями можно было управлять с помощью групповых политик, необходимо регулярно обновлять административные шаблоны.

Для наглядности приведу пример. В Windows 10 (начиная с версии 1607) появилась возможность использовать длинные пути файлов. Политика, отвечающая за это, находится в разделе «Computer configurationAdministrative templatesSystemFilesystem» и называется «Enable Win32 long paths».

Но если не обновить административные шаблоны, то нужный нам параметр по указанному пути можно и не найти.

К счастью, Microsoft регулярно выпускает обновления административных шаблонов, нам надо только найти их и установить. На данный момент наиболее свежие шаблоны это Administrative Templates (.admx) for Windows 10 May 2019 Update (1903) v3.0 .

Установщик представляет из себя обычный msi-файл, который можно запустить на любом компьютере.

После запуска надо указать папку, в которую будут распакованы шаблоны

и дождаться окончания процесса распаковки.

Полученные шаблоны надо просто скопировать в хранилище, заменив имеющиеся. Для подстраховки старые шаблоны можно сохранить. Языковые файлы нужно скопировать не все, а только нужные, например для русского и английского языка.

В результате обновления потерянный параметр появился на своем законном месте.

Добавление шаблонов

С помощью административных шаблонов можно управлять не только настройками операционной системы, но и различных приложений. К примеру, мы хотим централизованно управлять настройками программ из пакета Microsoft Office (Word, Excel. Outlook и т.д.) на клиентских компьютерах в домене.

Для этого нам потребуется загрузить с сайта Microsoft и установить специальный пакет для MS Office. Обратите внимание, что для каждой версии предназначен свой набор административных шаблонов. Если в компании используются различные версии Office, то для каждой используемой версии необходимо загружать свою версию шаблонов:

Для Office 2010 — https://www.microsoft.com/en-us/download/details.aspx?id=18968;

Для Office 2013 — https://www.microsoft.com/en-us/download/details.aspx?id=35554;

Для Office 2016, Office 2019 и Office 365 — https://www.microsoft.com/en-us/download/details.aspx?id=4903.

Для примера возьмем набор для Office 2016 и установим его. Принцип примерно такой же, как и при обновлении шаблонов — запускаем установщик,

выбираем папку для распаковки шаблонов

и получаем набор файлов ADMXADML.

В нашем примере файлы шаблонов находятся в папке admx. Берем их и копируем в общее хранилище, к остальным шаблонам.

В результате в разделе Administrative Templates добавляются новые разделы, с помощью которых можно управлять настройками офисных программ.

Таким образом можно добавлять шаблоны и для ПО от сторонних производителей, например Google Chrome, Adobe Reader и многих других. Большинство крупных разработчиков выпускают административные шаблоны для своих программ. Ну а если готового шаблона нет, то его можно создать самому, это не так уж и сложно.

Ну и напоследок несколько полезных ссылок:

https://getadmx.com — подробное описание административных шаблонов, включая параметры реестра.

https://support.microsoft.com — ссылки для скачивания административных шаблонов по версиям ОС.

https://docs.microsoft.com — описание схемы ADMX.

Обновлено 25.11.2019

Добрый день! Уважаемые коллеги и пользователи одного из популярнейших IT блогов России Pyatilistnik.org. В прошлый раз мы с вами успешно решили проблему с черным экраном Windows 10, где я получил много благодарственных комментариев. Движемся дальше и сегодня мы поговорим, что такое центральное хранилище административных шаблонов групповой политики, рассмотрим для чего все это нужно и как внедряется. Уверяю вас, что любой системный администратор у которого есть структура AD просто обязан использовать данную вещь. Уверен, что вам будет интересно.

Для чего придумали центральное хранилище административных шаблонов

Если вы управляли групповой политикой в домене Active Directory в течение какого-то времени, то вам, вероятно, нужно будет в какой-то момент установить файлы ADMX для поддержки нового или обновленного приложения. например Google Chrome, Microsoft Office или Mozilla Firefox, которые по умолчанию не идут. Если вы находитесь в небольшой среде или у вас только несколько администраторов групповой политики, процесс обновления довольно прост: Вы копируйте новые файлы ADMX в папку C:Windows PolicyDefinitions на станции управления, копируйте файлы ADML в правильную языковую подпапку, и все готово. Затем, если у вас есть другие администраторы групповой политики, убедиться, что файлы разосланы и им. Но когда у вас компьютеров в сети много или очень много, такое ручное копирование новых файлов ADMX становится весьма трудоемким процессом. Сама Active Directory задумывалась, как централизованная база данных и тут ключевое слово «Централизованное». Из чего следует вывод, что нам нужно как-то централизованно управлять административными шаблонами и и применять их к клиентским и серверным компьютерам.

Проблема заключается в том, что поддерживать файлы ADMX и ADML обновленными в очень большом количестве систем сложно. Если у вас много людей, управляющих групповой политикой, это практически невозможно. Даже если вы имеете дело только с одной станцией управления, если вы забудете скопировать содержимое папки PolicyDefinitions на новый компьютер, это может привести к появлению страшного списка «Дополнительные параметры реестра» в следующий раз, когда вам потребуется изменить объект групповой политики (GPO), потому что Консоль управления групповой политикой (GPMC) не может найти файлы ADMX и ADML, необходимые для правильного отображения параметров.

Именно здесь центральное хранилище групповой политики (Group Policy Central Store) может быть полезно вам и вашей организации. Центральное хранилище — это хранилище файлов ADMX и ADML, которые хранятся в папке SYSVOL вашего домена. Когда центральное хранилище настроено для домена, станции управления используют папку PolicyDefinitions в центральном хранилище вместо своей локальной копии файлов ADMX/ADML в C:WindowsPolicyDefinitions. Это дает вам одно место для обновления и гарантирует, что все администраторы групповой политики используют один и тот же набор файлов ADMX/ADML без необходимости распространять обновления на несколько компьютеров или серверов.

Что такое административный шаблон

Административные шаблон — это специализированный, текстовый файл, задачей которого выступает управление изменениями реестра на рабочих станциях Windows, для пользователя и компьютера. Данный файл посредством графической консоли «Управление групповой политикой (GPME)» позволяет в удобном виде менять данные настройки, которые потом по выбранному фильтру, будут применены к объекту пользователя, компьютера или обоим сразу. Данные административные шаблоны могут распространятся для разных программных продуктов отдельно и не быть в составе операционной системы Windows по умолчанию. Начиная с Windows Vista, Windows Server 2008 и выше административные шаблоны состоят из двух файлов XNL.

Сравнение расположения локальных ADM- и ADMX-файлов

Начиная с Windows Vista и дальше, параметры административных шаблонов GPO будут располагаться в виде файлов ADMX, локально на компьютере. ADMX файлы теперь будут лежать в другом каталоге, в отличие от старых ADM-файлов.

- ADM-файл лежит по пути %systemroot%inf

- Независимый от языка локализации ADMX-файл (.admx) лежит по пути %systemroot%policyDefinitions

- Ориентированный на конкретный язык ADMX-файл (.adml) лежит по пути %systemroot%policyDefinitions[MUIculture]

Расположение ADMX-файлов доменных политик

- Независимый от языка локализации ADMX-файл (.admx) лежит по пути %systemroot%sysvoldomainpoliciesPolicyDefinitions

- Ориентированный на конкретный язык ADMX-файл (.adml) лежит по пути %systemroot%sysvoldomainpoliciesPolicyDefinitions[MUIculture]

Как создать центральное хранилище административных шаблонов GPO

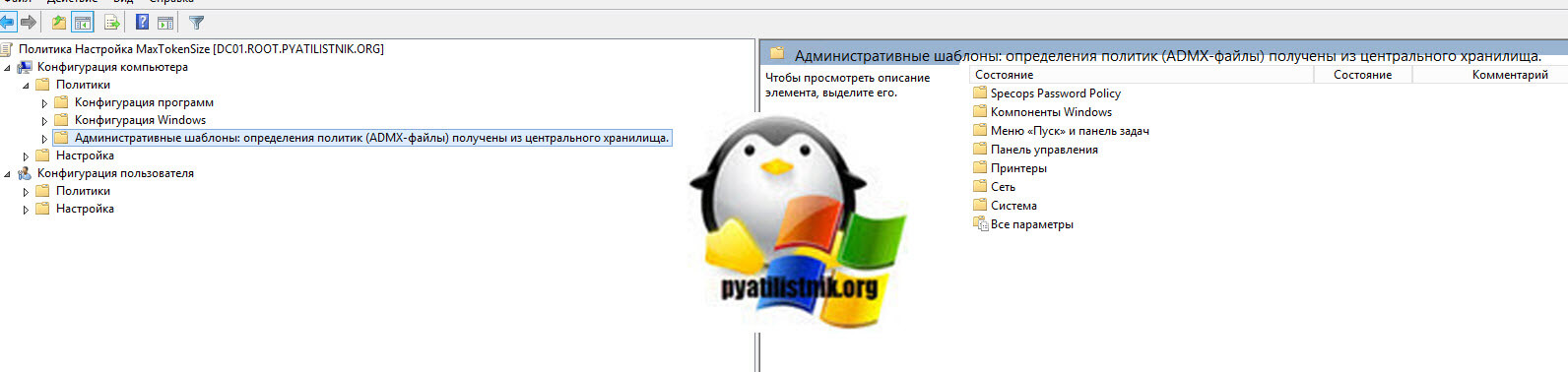

Когда я только начинал свой жизненный путь в системном администрировании и знакомился с групповыми политиками, меня уже тогда привлекала внимание надпись «Административные шаблоны получены определения политик (ADMX-файлы) с локального компьютера», после чего я заинтересовался данной темой, о которой прочитал в книге «Настройка Active Directory. Windows Server 2008 (70-640)»

Чтобы создать центральное хранилище, нам нужно создать новую папку на контроллере домена (DC). Технически, не имеет значения, какой DC вы используете; однако если у вас много администраторов групповой политики или если некоторые контроллеры домена медленно реплицируются, вы можете рассмотреть возможность выполнения этого на эмуляторе PDC, поскольку консоль управления групповыми политиками предпочитает подключаться к нему по умолчанию при редактировании групповой политики.

На DC нам нужно создать новую папку PolicyDefinitions по пути:

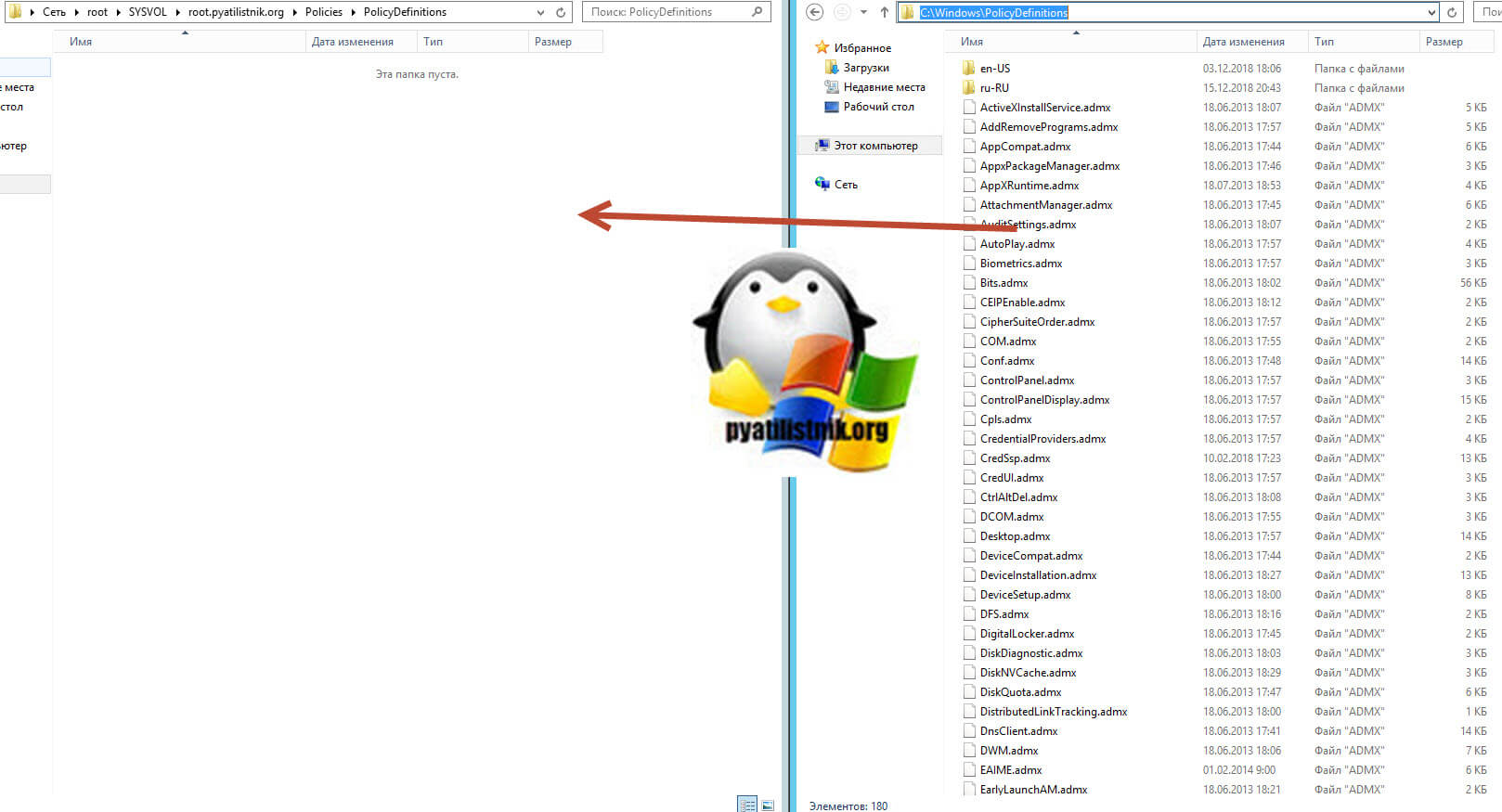

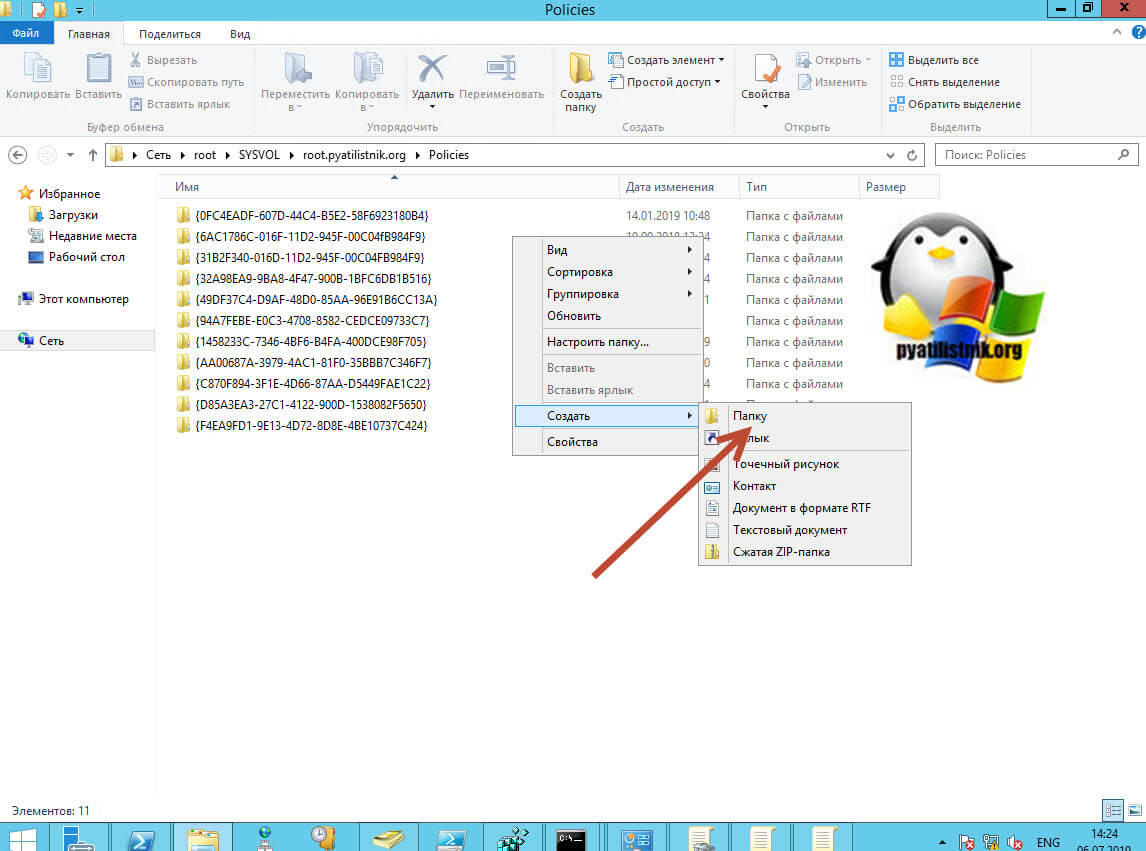

\короткое имя доменаSYSVOLFQDN имя доменаPolicies в моем примере \rootSYSVOLroot.pyatilistnik.orgPolicies

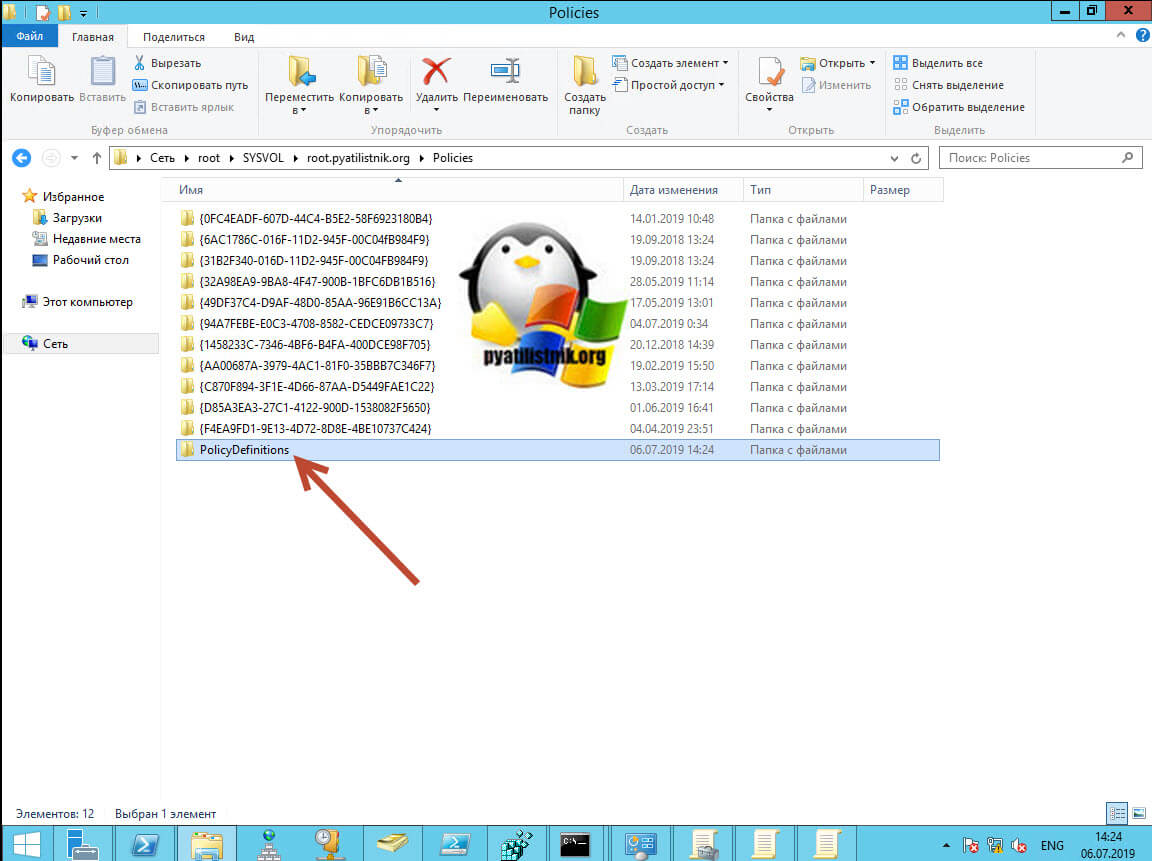

Создаем тут новую папку с именем PolicyDefinitions.

То же самое можно выполнить и через командную строку, введя вот такую команду:

mkdir \rootSYSVOLroot.pyatilistnik.orgPoliciesPolicyDefinitions

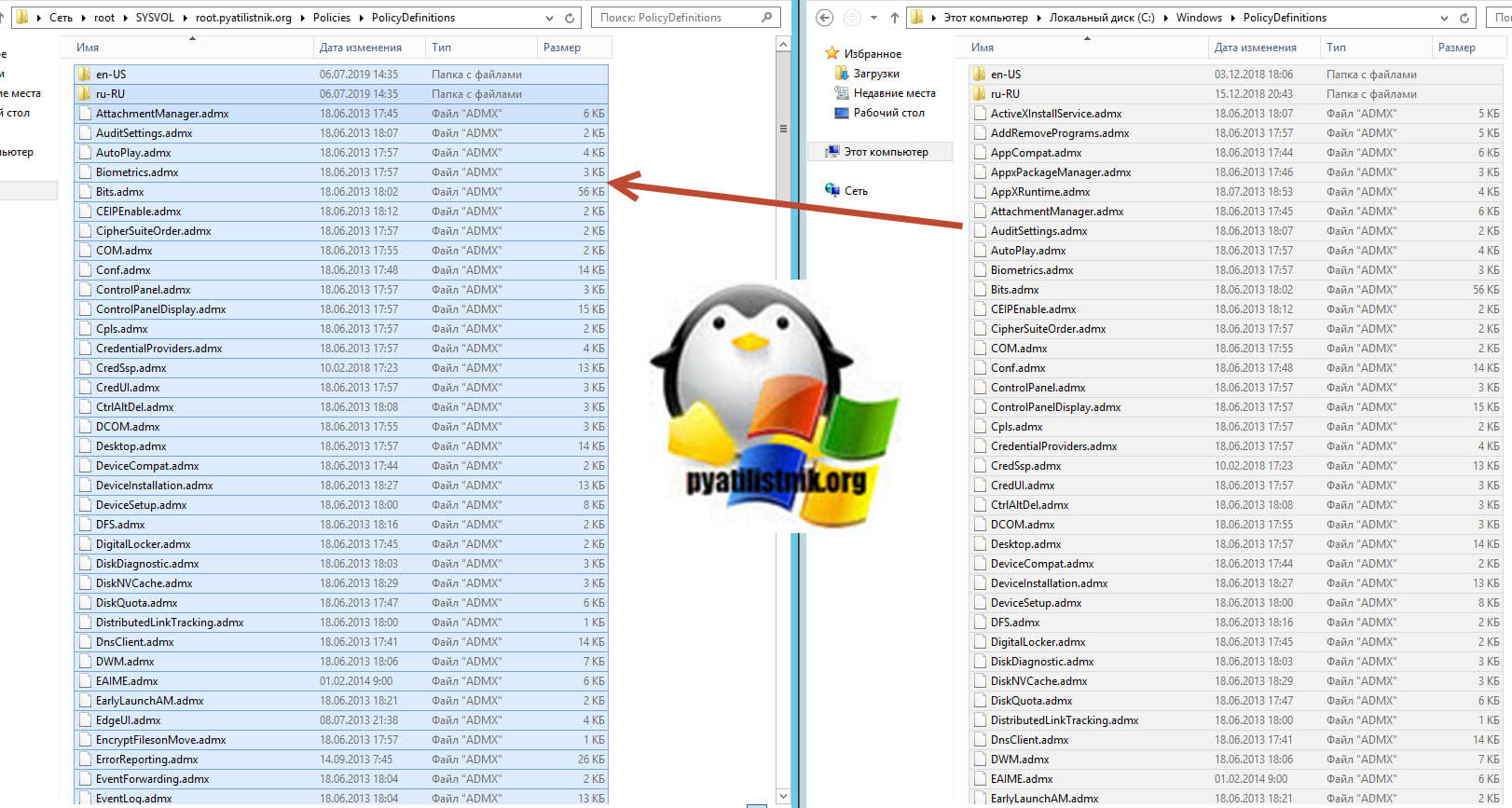

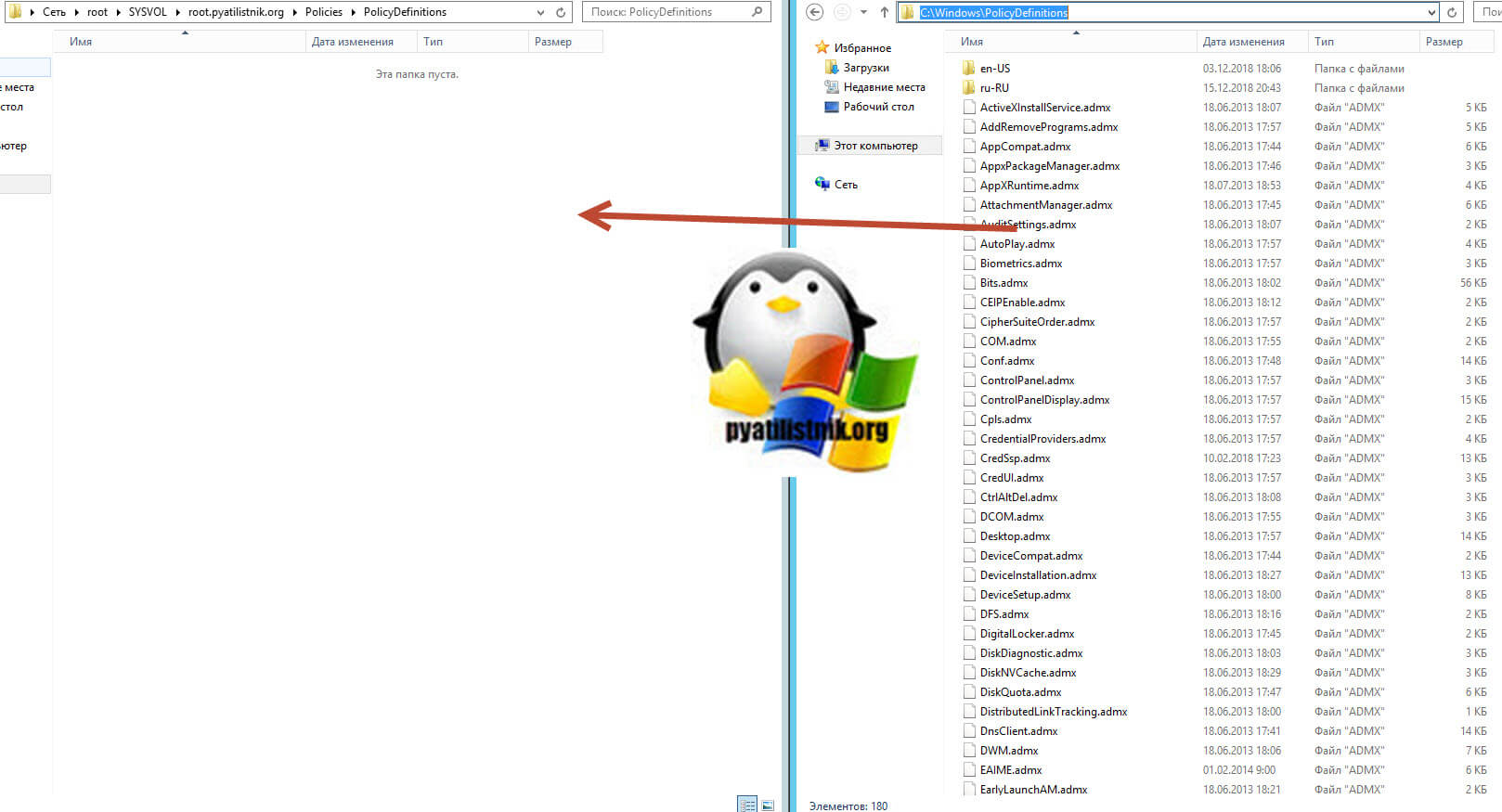

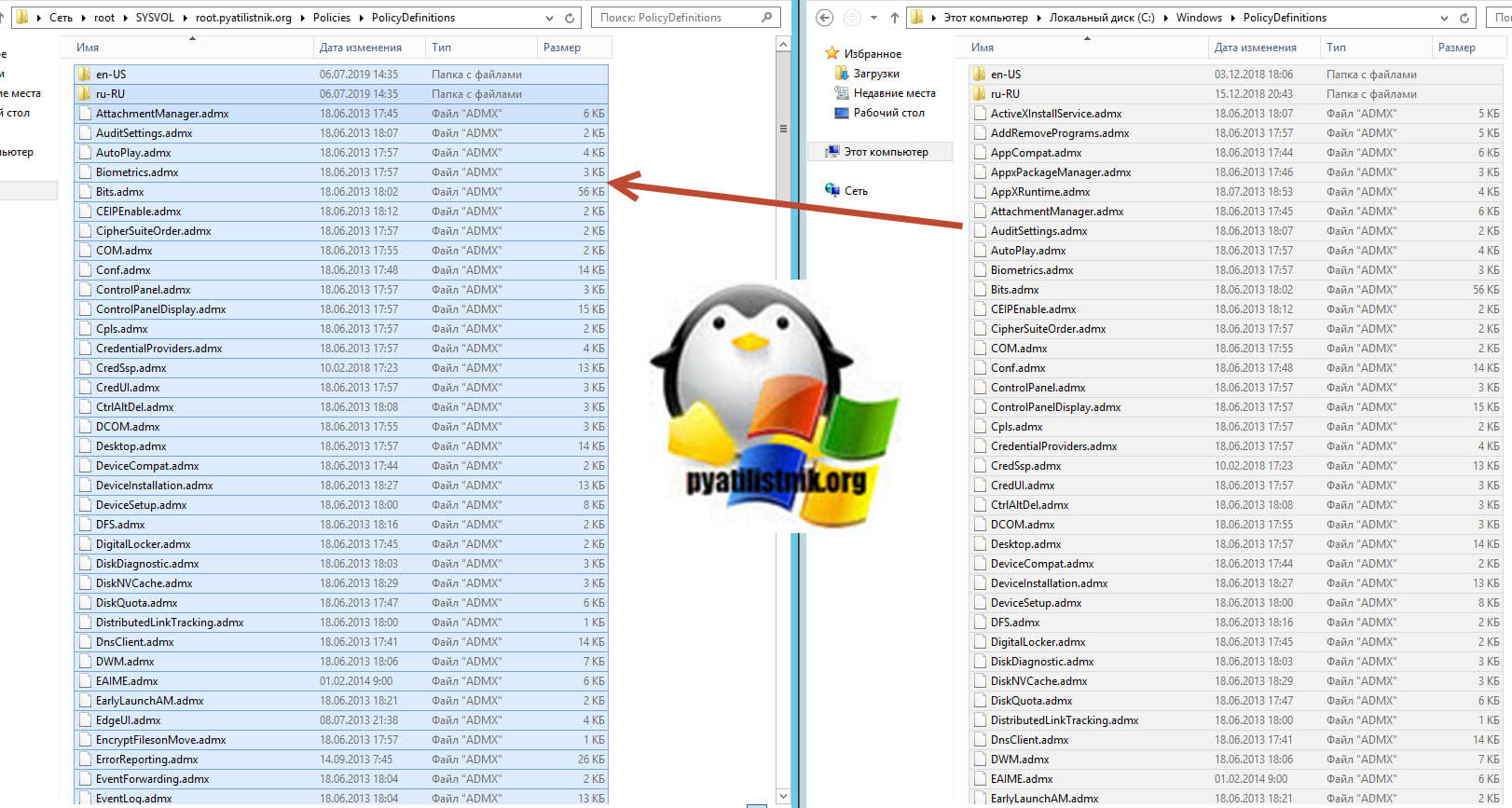

Далее нам нужно скопировать все наши файлы ADMX и ADML в центральное хранилище. Напоминаю, что каждая операционная система имеет свои административные шаблоны, Windows 7 свои, Windows 8.1 свои, Windows Server 2012 R2 свои. Так как у меня мой тестовый контроллер домена находится на Windows Server 2012 R2, то я начну с него. Откройте папку C:WindowsPolicyDefinitions и скопируйте ее содержимое в виде ADMX файлов и языковых пакетов в нашу новую папку \rootSYSVOLroot.pyatilistnik.orgPoliciesPolicyDefinitions. Выделяем нужные файлы и переносим их в папку PolicyDefinitions.

В итоге мои административные шаблоны от Windows Server 2012 R2 попали в мое центральное хранилище GPO.

Как добавить самые свежие версии административных шаблонов

Чтобы иметь возможность добавить самые последние версии ADMX файлов, у вас есть два пути:

- Первый это установить нужную операционную систему, обновить ее полностью, и после это уже скопировать ее содержимое из папки C:WindowsPolicyDefinitions в вашу папку центрального хранилища административных шаблонов.

- Второй путь, это быстро скачать самые свежие версии с сайта Microsoft и просто все установить, мне кажется, что второй путь самый простой и быстрый.

Тут можно скачать самые свежие версии административных шаблонов GPO — https://support.microsoft.com/ru-ru/help/3087759/how-to-create-and-manage-the-central-store-for-group-policy-administra

ЕЩЕ очень важный момент, что создавать центральное хранилище административных шаблонов нужно от более старой версии операционной системы к новой, так как есть файлы с одинаковыми именами, и логично, чтобы более свежая версия перезаменяла старую, то есть от Windows 7 идем через Windows 8.1 (Если используется), Windows 10

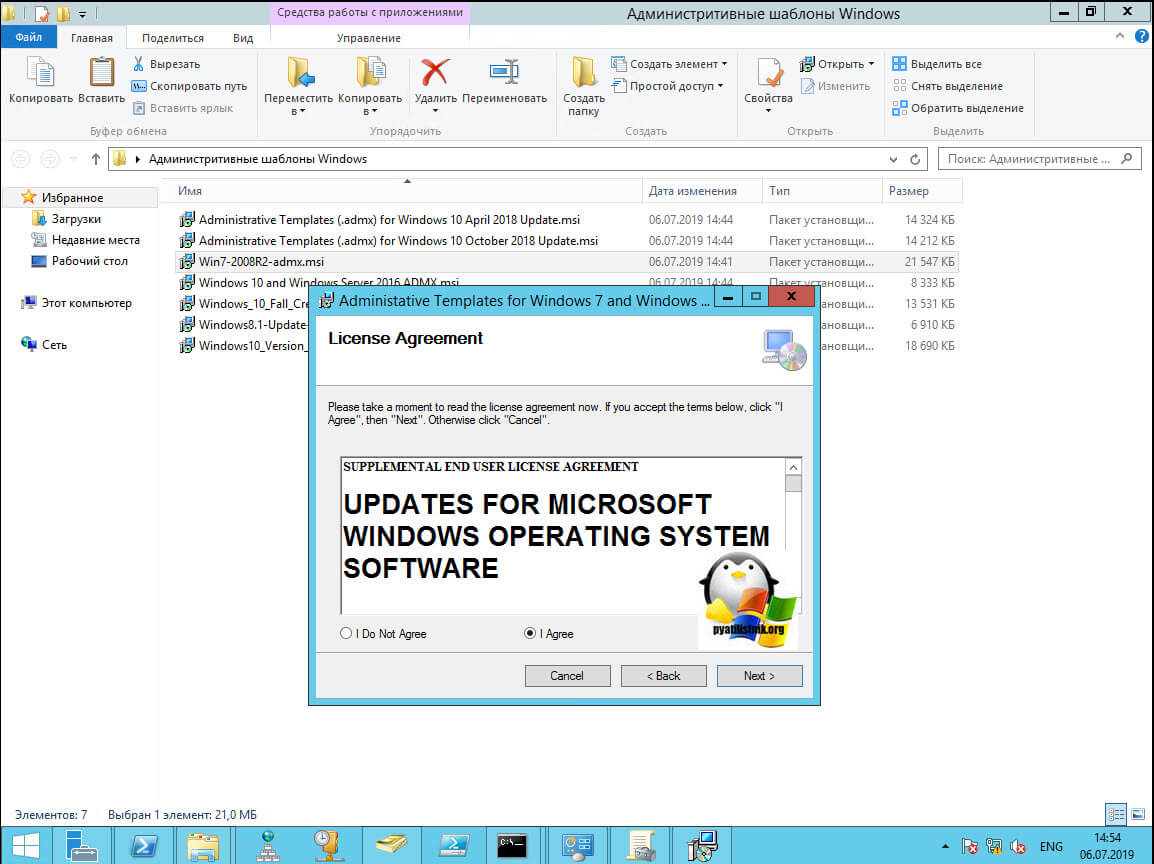

Начинаем установку нужных вам административных шаблонов.

Принимаем лицензионное соглашение

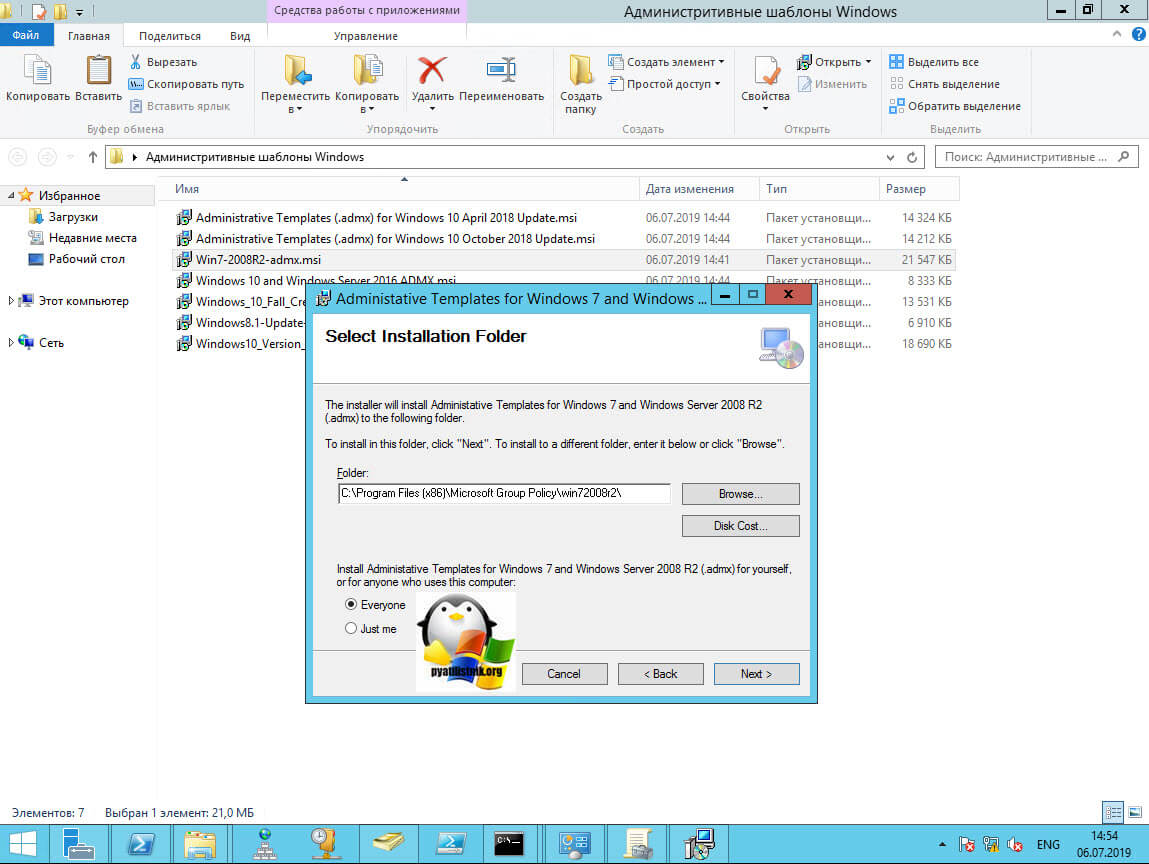

Обращаем на каталог установки ваших административных шаблонов, именно из данного расположения вы будите копировать в вашу новую папку PolicyDefinitions

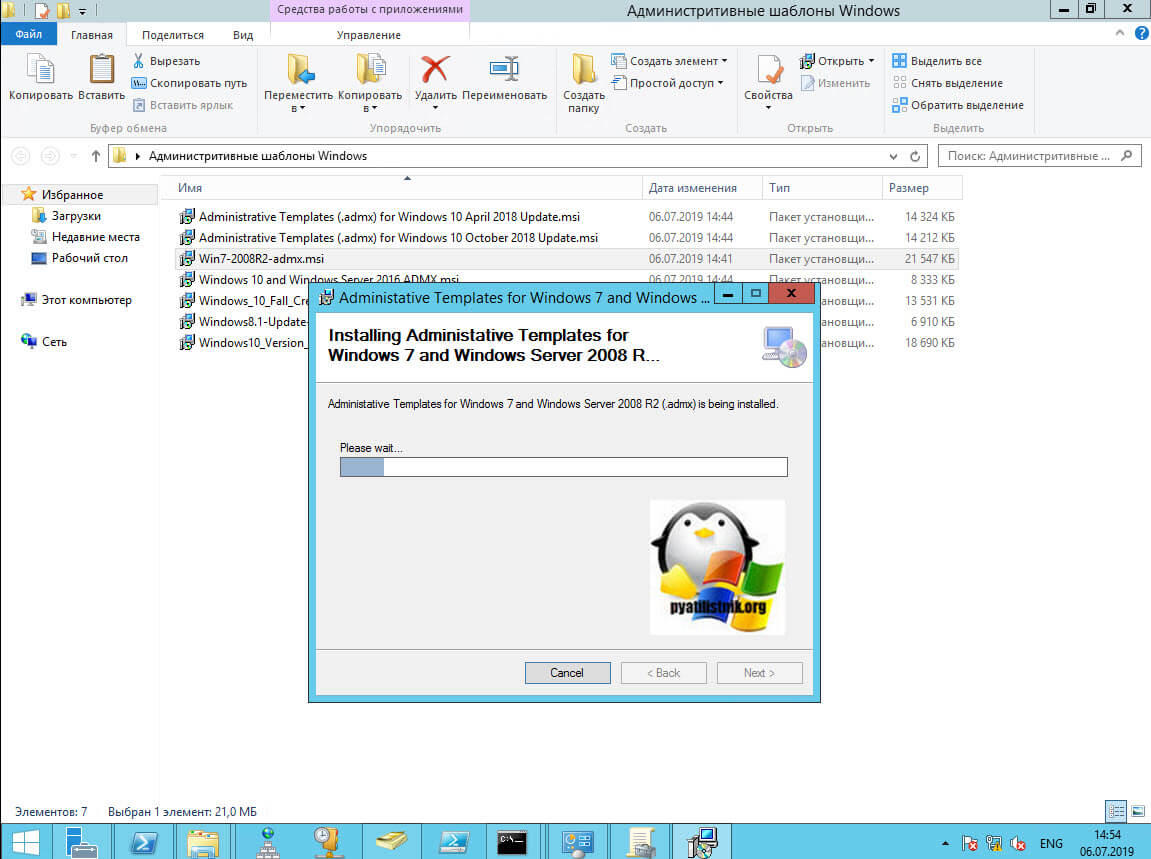

Не длительный процесс установки.

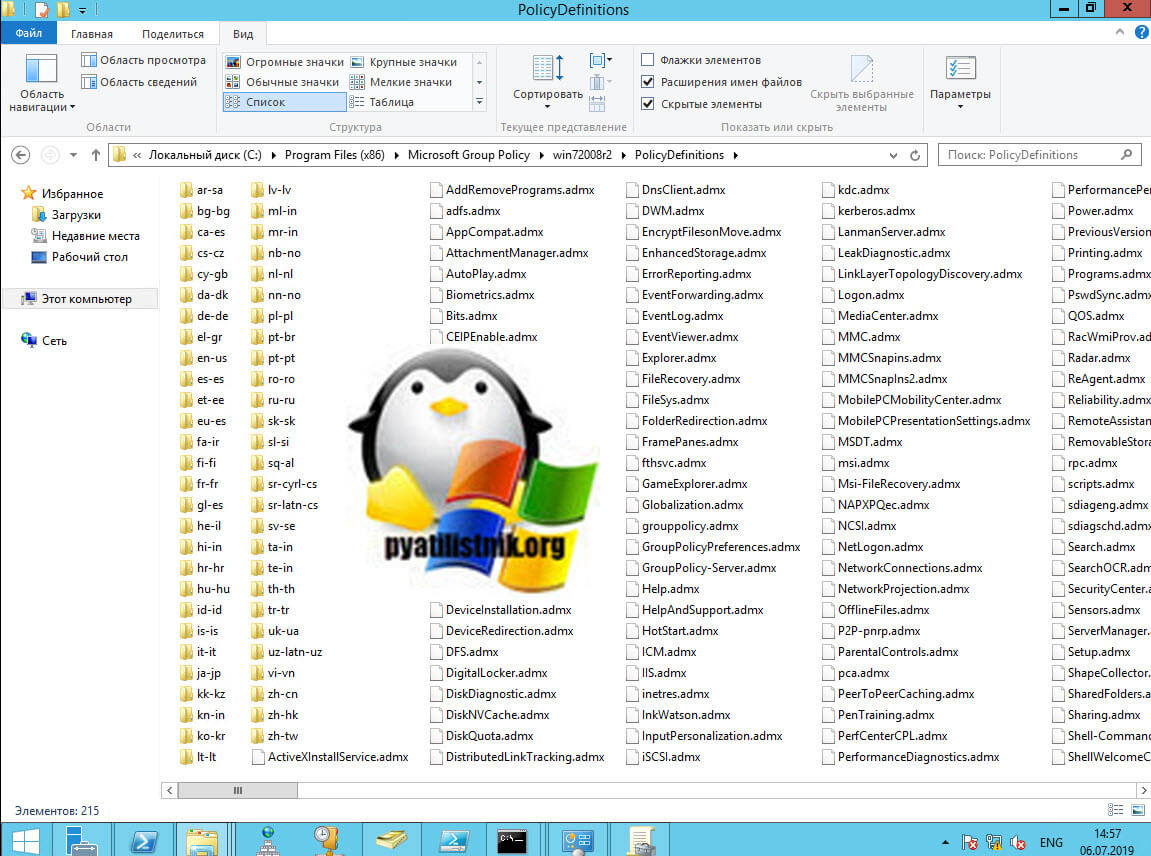

Выделяем нужные языки и файлы ADMX и копируем их к вам в центральное хранилище.

Теперь если попробовать отредактировать любой объект GPO вы увидите уже такую надпись: «Административные шаблоны: определения политик (ADMX-файлы) получены из центрального хранилища«

Чтобы в момент редактирования объектов GPO с рабочей станции администратора, у вас не возникало конфликтов с версиями, советую всегда иметь последнюю установленную версию RSAT или делать, это с самого контроллера домена

На этом у меня все. Мы с вами разобрали назначение и создание центрального хранилища административных шаблонов. С вами был Иван Семин, автор и создатель IT портала Pyatilistnik.org.

Содержание

- Нет вкладки безопасность в свойствах папки windows 10

- Спрашивающий

- Общие обсуждения

- Все ответы

- Нет вкладки безопасность в свойствах папки windows 10

- Спрашивающий

- Общие обсуждения

- Все ответы

- на вкладке безопасности отсутствуют окна 10

- Отсутствует вкладка безопасности папки Windows | Windows 10 профессионал

- ШАГ #1:

- ШАГ #2:

- ШАГ #3:

- ШАГ #4:

- ШАГ #5:

- ШАГ #6:

- Обновить групповую политику

- Заметка:

- Нет вкладки безопасность в свойствах папки windows 10

- Спрашивающий

- Общие обсуждения

- Все ответы

- В свойствах папки отсутствует вкладка Безопасность.

Нет вкладки безопасность в свойствах папки windows 10

Этот форум закрыт. Спасибо за участие!

Спрашивающий

Общие обсуждения

ОС Win server 2003 ent SP2

Собственно в свойствах папки отсутствует вкладка безопасность, пока писал почитал форум.

Политики проверил, везде стоит «отключено»

В реестре по адресу

Делаю выход/вход, NoSecurityTab опять 1.

Откуда оно там берется? Как решить проблему?

Еще такой момент, на данную ветку прав нет, т.е добавляю учетную запись, права, и меняю параметр.

Все ответы

Если это делается через административный шаблон в политике, то команда gpresult /v на компьютере покажет, какая именно политика за это отвественна (эта команда удобна в данном случае тем, что отображает настройки шаблонов именно как ключи реестра).

Если это делается через административный шаблон в политике, то команда gpresult /v на компьютере покажет, какая именно политика за это отвественна (эта команда удобна в данном случае тем, что отображает настройки шаблонов именно как ключи реестра).

Microsoft Windows [Версия 5.2.3790]

(С) Корпорация Майкрософт, 1985-2003.

E:Documents and SettingsАдминистратор>gpresult /v

ОШИБКА: Отказано в доступе

Скорее всего, что-то с WMI: не работает служба, нарушена регистрация DLL, неверные настройки безопасности для пространсва имен RSoP в WMI.

Скорее всего, что-то с WMI: не работает служба, нарушена регистрация DLL, неверные настройки безопасности для пространсва имен RSoP в WMI.

Права согласно статье проверил, везде группа администраторов с максимальными правами.

Что-то вы не то ребята делаете. Вкладка «Безопасность» пропадает или появляется когда вы ставите галочку «Использовать простой общий доступ к файлам» в Панель Управления—>Свойства Папки—>Вид.

А диски не fat случайно?

Это только на 1 ПК или Сервере, Версия ОС?

Так же покажите ICACLS к диску и Нужному каталогу

Все что вы делаете, вы делаете на свой страх и риск. Делайте Backup правильно.

Это только на 1 ПК или Сервере, Версия ОС?

Так же покажите ICACLS к диску и Нужному каталогу

Все что вы делаете, вы делаете на свой страх и риск. Делайте Backup правильно.

это сервер, с ролью кд.

версия 5.2 сборка 3790 win03sp2rtm 070216-1710

icacls к нужной папке:

BUILTIN:(I)(OI)(CI)(IO)(F)

NT AUTHORITYSYSTEM:(I)(F)

NT AUTHORITYSYSTEM:(I)(OI)(CI)(IO)(F)

NT AUTHORITY:(I)(M)

NT AUTHORITY:(I)(OI)(CI)(IO)(M)

BUILTIN:(I)(RX)

BUILTIN:(I)(OI)(CI)(IO)(GR,GE)

Источник

Нет вкладки безопасность в свойствах папки windows 10

Этот форум закрыт. Спасибо за участие!

Спрашивающий

Общие обсуждения

ОС Win server 2003 ent SP2

Собственно в свойствах папки отсутствует вкладка безопасность, пока писал почитал форум.

Политики проверил, везде стоит «отключено»

В реестре по адресу

Делаю выход/вход, NoSecurityTab опять 1.

Откуда оно там берется? Как решить проблему?

Еще такой момент, на данную ветку прав нет, т.е добавляю учетную запись, права, и меняю параметр.

Все ответы

Если это делается через административный шаблон в политике, то команда gpresult /v на компьютере покажет, какая именно политика за это отвественна (эта команда удобна в данном случае тем, что отображает настройки шаблонов именно как ключи реестра).

Если это делается через административный шаблон в политике, то команда gpresult /v на компьютере покажет, какая именно политика за это отвественна (эта команда удобна в данном случае тем, что отображает настройки шаблонов именно как ключи реестра).

Microsoft Windows [Версия 5.2.3790]

(С) Корпорация Майкрософт, 1985-2003.

E:Documents and SettingsАдминистратор>gpresult /v

ОШИБКА: Отказано в доступе

Скорее всего, что-то с WMI: не работает служба, нарушена регистрация DLL, неверные настройки безопасности для пространсва имен RSoP в WMI.

Скорее всего, что-то с WMI: не работает служба, нарушена регистрация DLL, неверные настройки безопасности для пространсва имен RSoP в WMI.

Права согласно статье проверил, везде группа администраторов с максимальными правами.

Что-то вы не то ребята делаете. Вкладка «Безопасность» пропадает или появляется когда вы ставите галочку «Использовать простой общий доступ к файлам» в Панель Управления—>Свойства Папки—>Вид.

А диски не fat случайно?

Это только на 1 ПК или Сервере, Версия ОС?

Так же покажите ICACLS к диску и Нужному каталогу

Все что вы делаете, вы делаете на свой страх и риск. Делайте Backup правильно.

Это только на 1 ПК или Сервере, Версия ОС?

Так же покажите ICACLS к диску и Нужному каталогу

Все что вы делаете, вы делаете на свой страх и риск. Делайте Backup правильно.

это сервер, с ролью кд.

версия 5.2 сборка 3790 win03sp2rtm 070216-1710

icacls к нужной папке:

BUILTIN:(I)(OI)(CI)(IO)(F)

NT AUTHORITYSYSTEM:(I)(F)

NT AUTHORITYSYSTEM:(I)(OI)(CI)(IO)(F)

NT AUTHORITY:(I)(M)

NT AUTHORITY:(I)(OI)(CI)(IO)(M)

BUILTIN:(I)(RX)

BUILTIN:(I)(OI)(CI)(IO)(GR,GE)

Источник

на вкладке безопасности отсутствуют окна 10

Последнее сообщение было обновлено 2 июля, 2017

Если вы новичок здесь, Вы можете подписаться на мой Новостная лента. Спасибо за визит!

Отсутствует вкладка безопасности папки Windows | Windows 10 профессионал

Вкладка «Безопасность» отсутствует и присутствует:

Представлена вкладка «Безопасность»

Отсутствует вкладка «Безопасность»

Вкладка «Безопасность» Отсутствующая проблема долго беспокоила нас. Когда вы хотите изменить настройки безопасности папки Windows, Вы щелкаете правой кнопкой мыши соответствующую папку, а затем нажимаете на свойства.

тем не мение, к вашему ужасу, вы обнаружите, что вкладка безопасности отсутствует в свойствах папки. Это не имеет ничего общего с правами доступа к файлам Windows или папками Windows.. Но, вам потребуется вкладка безопасности Windows для изменения разрешений Windows. Что вы делаете, если вы находитесь в такой ситуации?

Вышеуказанные шаги решат проблему в большинстве случаев, но что вы будете делать, если вы не можете найти компоненты Windows или Проводник в редакторе групповой политики?

Выполните следующие шаги, чтобы спасти вас от разочарования. Данный метод может использоваться для устранения большинства проблем, связанных с редактором групповой политики. ‘Административные шаблоны.’ коррупция. Это может исправить отсутствующие компоненты Windows, связанные с общим доступом, Предыдущие версии, и настроить вкладку в свойствах папки, в том числе не проблема безопасности вкладки.

ШАГ #1: