Обновлено 26.06.2017

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-01

Всем привет ранее я начал рассказ про сетевые утилиты системного администратора в статье «Утилита pathping или как диагностировать проблему на маршруте до сайта. Сетевые утилиты 3 часть», движемся дальше и разбираем еще одну утилиту netstat или, как определить какие порты слушает ваш компьютер. Данная программка, будет не заменимым инструментом в багаже софта, любого системного инженера, поможет ему провести быструю диагностику ситуации и обнаружить ряд всевозможных проблем с сервисами и их доступностью.

Команды netstat

Netstat — Отображение активных подключений TCP, портов, прослушиваемых компьютером, статистики Ethernet, таблицы маршрутизации IP, статистики IPv4 (для протоколов IP, ICMP, TCP и UDP) и IPv6 (для протоколов IPv6, ICMPv6, TCP через IPv6 и UDP через IPv6)

Представим ситуацию вы установили например MSM LSI утилиту для просмотра параметров RAID контроллера, запускаете утилиту, но ничего она не находит, потому что закрыт порт а какой вы не в курсе, и не всегда в инете можно быстро найти информацию об этом, для этого вы и может запустить netstat и посмотреть какой порт слушает ваш сервер с MSM процессом.

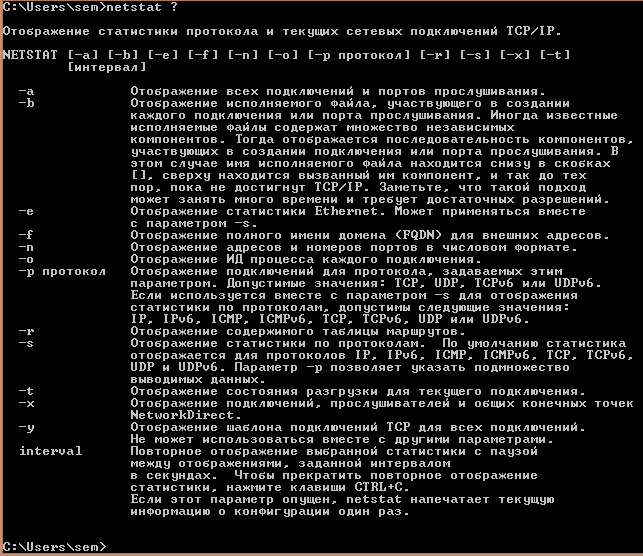

Открываем командную строку Windows и вводим netstat ?. У вас выскочит справка утилиты.

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-02

C:Userssem>netstat ?

Отображение статистики протокола и текущих сетевых подключений TCP/IP.

NETSTAT [-a] [-b] [-e] [-f] [-n] [-o] [-p протокол] [-r] [-s] [-x] [-t]

[интервал]

- -a Отображение всех подключений и портов прослушивания.

- -b Отображение исполняемого файла, участвующего в создании

- каждого подключения или порта прослушивания. Иногда известные исполняемые файлы содержат множество независимых компонентов. Тогда отображается последовательность компонентов, участвующих в создании подключения или порта прослушивания. В этом случае имя исполняемого файла находится снизу в скобках [], сверху находится вызванный им компонент, и так до тех пор, пока не достигнут TCP/IP. Заметьте, что такой подход может занять много времени и требует достаточных разрешений.

- -e Отображение статистики Ethernet. Может применяться вместе с параметром -s.

- -f Отображение полного имени домена (FQDN) для внешних адресов.

- -n Отображение адресов и номеров портов в числовом формате.

- -o Отображение ИД процесса каждого подключения.

- -p протокол Отображение подключений для протокола, задаваемых этим параметром. Допустимые значения: TCP, UDP, TCPv6 или UDPv6. Если используется вместе с параметром -s для отображения статистики по протоколам, допустимы следующие значения: IP, IPv6, ICMP, ICMPv6, TCP, TCPv6, UDP или UDPv6.

- -r Отображение содержимого таблицы маршрутов.

- -s Отображение статистики по протоколам. По умолчанию статистика отображается для протоколов IP, IPv6, ICMP, ICMPv6, TCP, TCPv6, UDP и UDPv6. Параметр -p позволяет указать подмножество выводимых данных.

- -t Отображение состояния разгрузки для текущего подключения.

- -x Отображение подключений, прослушивателей и общих конечных точек NetworkDirect.

- -y Отображение шаблона подключений TCP для всех подключений. Не может использоваться вместе с другими параметрами. interval Повторное отображение выбранной статистики с паузой между отображениями, заданной интервалом в секундах. Чтобы прекратить повторное отображение статистики, нажмите клавиши CTRL+C. Если этот параметр опущен, netstat напечатает текущую информацию о конфигурации один раз.

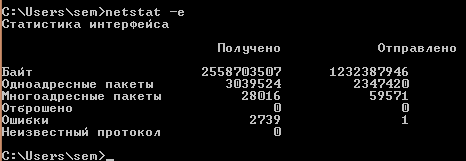

Давайте посмотрим интересные ключи утилиты netstat. Первое что вводим

и у нас на экране появится статистика сетевых пакетов ethernet.

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-03

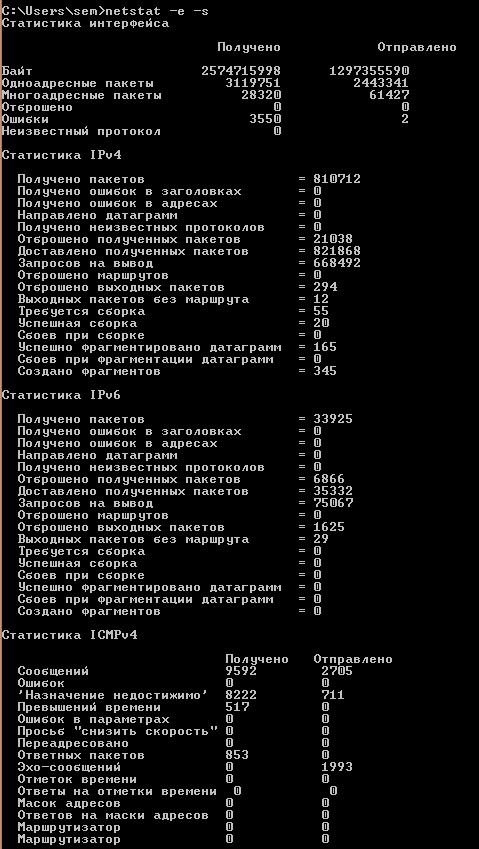

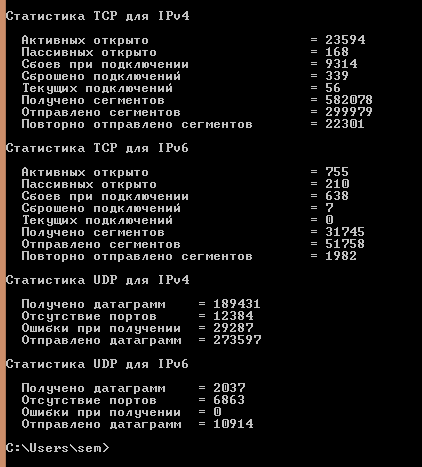

Если добавим ключ -s то получим статистику по протоколам.

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-04

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-05

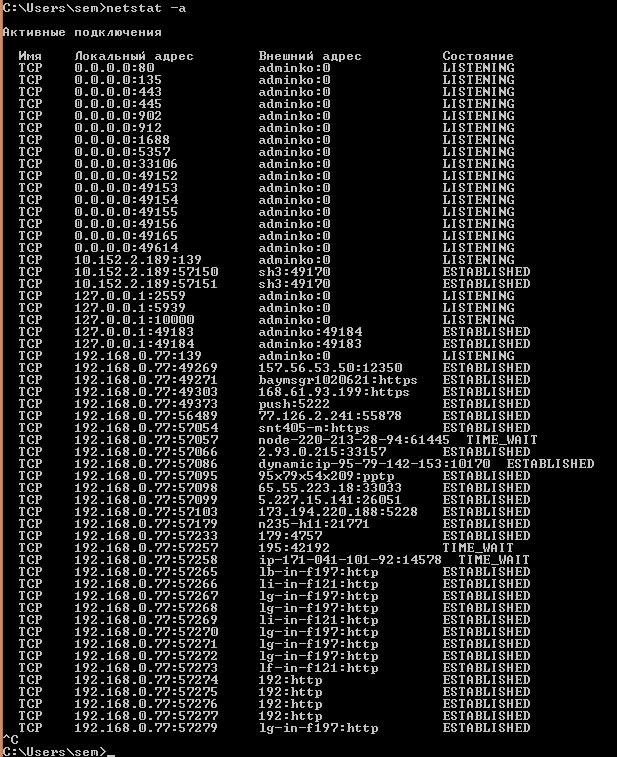

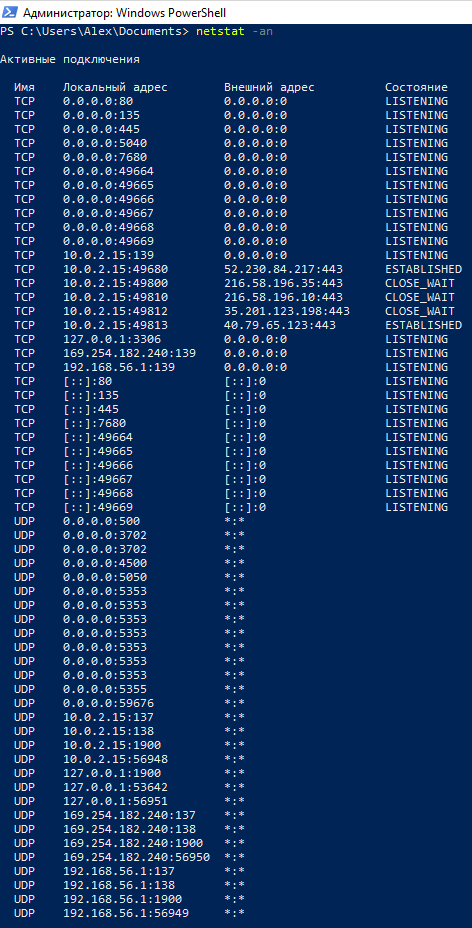

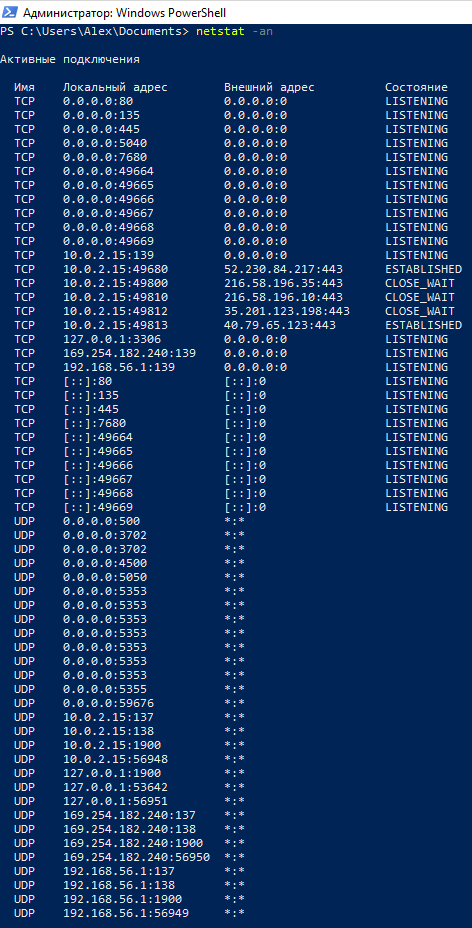

Очень полезно посмотреть все что слушает ваш хост для этого пишем

Вывод команды содержит Тип протокола либо TCP либо UDP, локальный адрес с портом который слушается и внешний адрес с портом и состояние действия.

Для полного понимания информации, предоставляемой этой командой, необходимо понять принципы установки соединения в протоколе TCP/IP. Вот основные этапы процесса установки соединения TCP/IP:

1. При попытке установить соединение клиент отправляет сообщение SYN серверу.

2. Сервер отвечает собственным сообщением SYN и подтверждением (ACK).

3. После этого клиент отправляет сообщение ACK обратно на сервер, завершая процесс установки соединения.

Процесс разрыва соединения состоит из следующих этапов:

1. Клиент сообщает «Я закончил», отправляя сообщение FIN серверу. На этом этапе клиент только принимает данные от сервера, но сам ничего не отправляет.

2. После этого сервер отправляет сообщение ACK и отправляет собственное сообщение FIN клиенту.

3. После этого клиент отправляет сообщение ACK серверу, подтверждая запрос сервера FIN.

4. При получении сообщения ACK от клиента сервер закрывает соединение.

Понимание этапов процесса установки и разрыва соединения позволяет более прозрачно интерпретировать состояния соединений в выводе команды netstat. Соединения в списке могут находиться в следующих состояниях.

- CLOSE_WAIT — указывает на пассивную фазу закрытия соединения, которая начинается после получения сервером сообщения FIN от клиента.

- CLOSED — соединение прервано и закрыто сервером.

- ESTABLISHED — клиент установил соединение с сервером, получив от сервера сообщение SYN.

- FIN_WAIT_1 — клиент инициировал закрытие соединения (отправил сообщение FIN).

- FIN_WAIT_2 — клиент получил сообщения ACK и FIN от сервера.

- LAST_ACK — сервер отправил сообщение FIN клиенту.

- LISTEN — сервер готов принимать входящие соединения.

- SYN_RECEIVED — сервер получил сообщение SYN от клиента и отправил ему ответ.

- TIMED_WAIT — клиент отправил сообщение FIN серверу и ожидает ответа на это сообщение.

- YN_SEND — указанное соединение активно и открыто.

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-06

Если добавить ключ -f то будут разрешаться имена удаленных внешних ресурсов

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-07

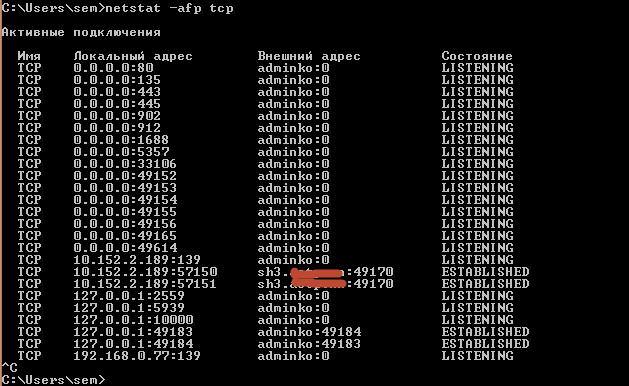

также можно вывести только TCP порты

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-08

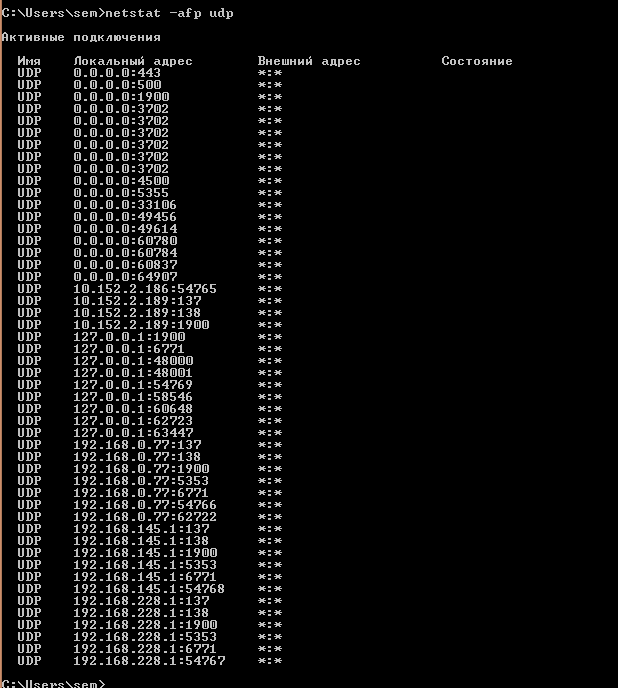

Или UDP порты

Утилита netstat или как определить какие порты слушает ваш компьютер. Сетевые утилиты 4 часть-09

Вот такая вот полезная утилиты с которой вы всегда будите знать по каким портам общаются службы на хосте. Читайте далее Утилита TCPView. Как определить какие порты слушает ваш компьютер. Сетевые утилиты 5 часть

Материал сайта pyatilistnik.org

Содержание

- Как узнать, какие порты открыты в Windows

- Как проверить открытые порты в Windows

- Как в Windows узнать, какая программа прослушивает порт

- Как создать прослушиватель портов в Windows или Linux – удобный для тестирования подключения

- Создание почтового прослушивателя в ОС Windows

- Чтобы создать прослушиватель портов в ОС Linux

- Как создать прослушиватель портов с помощью Python

- Получение списка открытых портов и прослушивающих порты служб

- Почему svchost.exe прослушивает много портов? Как узнать, какие именно программы открыли порты

- Почему svchost прослушивает много портов?

- Как узнать, какие именно программы открыли порты

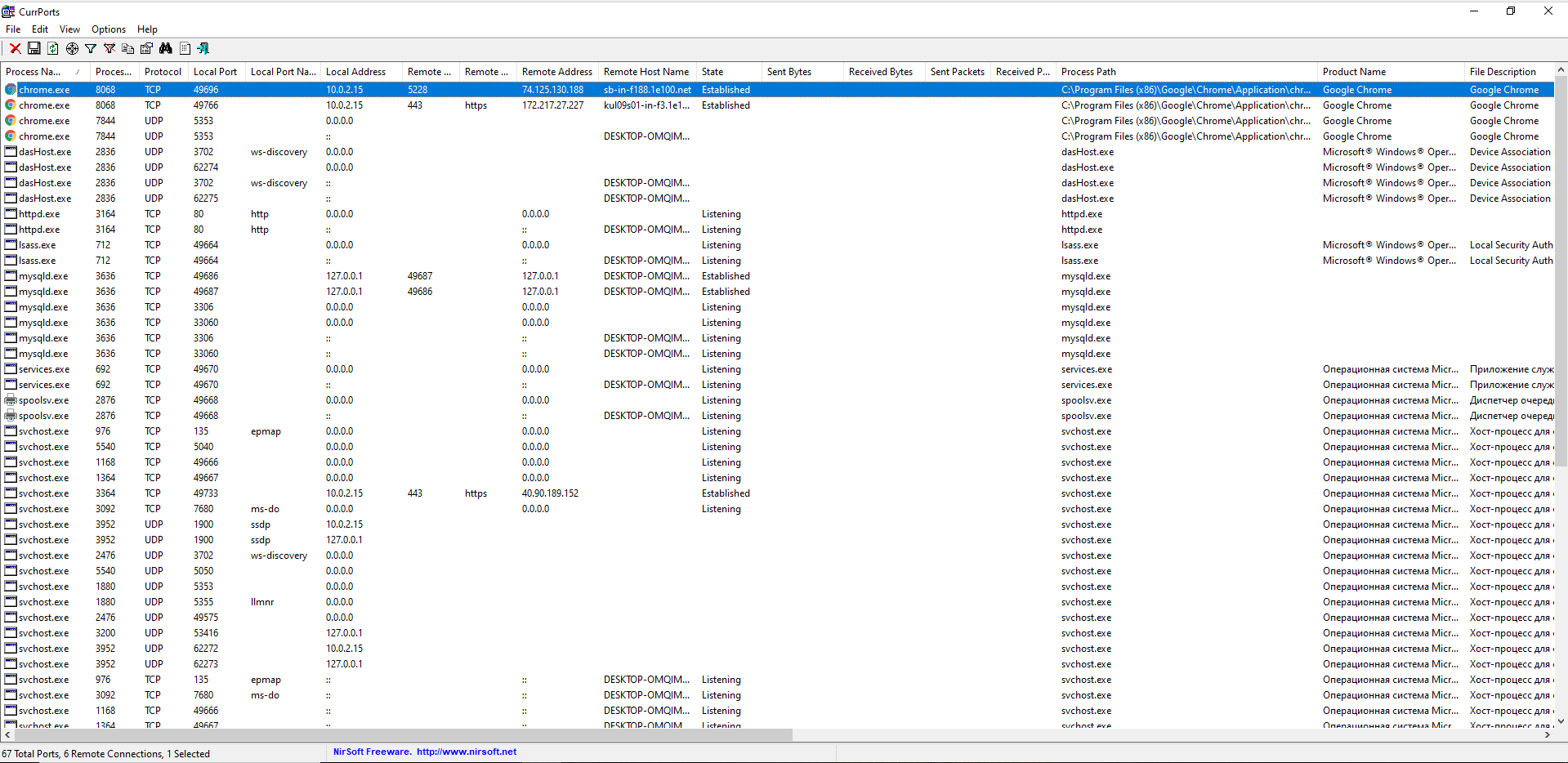

- CurrPorts

- Process Explorer

- tasklist /svc

- HackWare.ru

- Этичный хакинг и тестирование на проникновение, информационная безопасность

- Как проверить открытые порты на своём компьютере. Что означают 0.0.0.0, :*, [::], 127.0.0.1. Как понять вывод NETSTAT

- Почему важно знать, какие порты открыты на компьютере?

- Как проверить открытые порты в Windows

- Как в Windows узнать, какая программа прослушивает порт

- Как проверить открытые порты в Linux. Как узнать, какая служба прослушивает порт

- Что означают данные netstat и ss

- TCP и UDP

- LISTENING, ESTABLISHED, CLOSE_WAIT и другие состояния

- UDP и LISTENING

- Пример анализа открытых портов

- Звёздочка (*) вместо адреса или порта

- Прослушиваемые порты IPv4 и IPv6 адресов в Linux

- Что означает 0.0.0.0 в netstat. Различные виды нотаций в netstat и ss

Как узнать, какие порты открыты в Windows

Как проверить открытые порты в Windows

В Windows есть команда netstat, которая отображает статистику протокола и текущих сетевых подключений TCP/IP.

Используя команду netstat со следующими ключами, можно посмотреть информацию о всех подключениях и прослушиваемых портах в Windows:

Как в Windows узнать, какая программа прослушивает порт

Открытых для прослушивания портов может оказаться достаточно много и обычно они используются легитимными программами. Поэтому при анализе полученных данных также важно знать, какая именно служба прослушивает определённый порт.

Для поиска службы, можно добавить к приведённой команде опцию -b, которая означает показать исполнимый файл, прослушивающий порт:

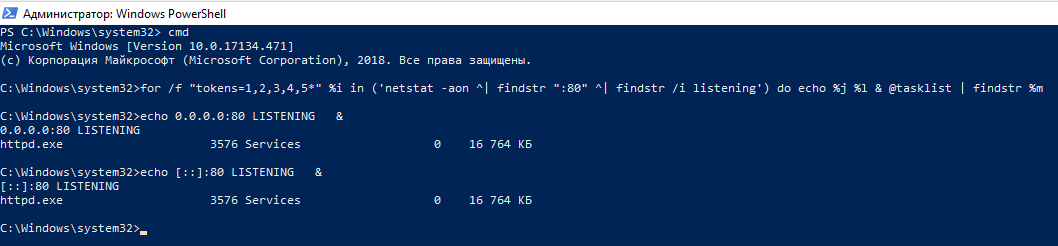

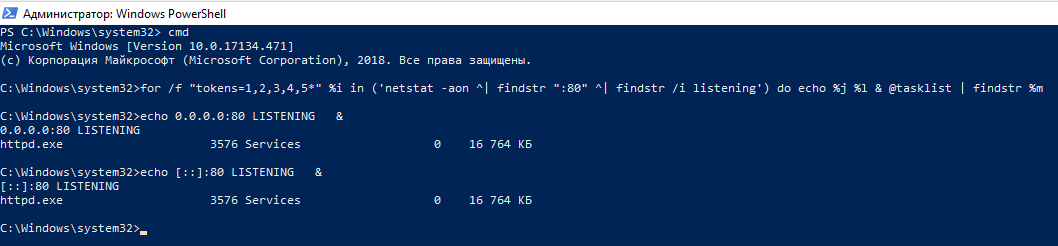

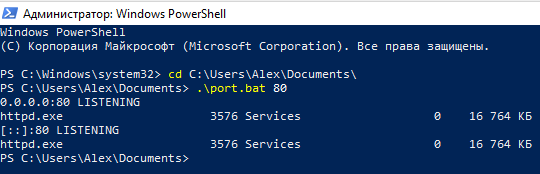

Также имеется альтернативный способ определения исполнимого файла, привязанного к порту. Для него откройте Командную строку Windows. Для этого нажмите сочетание клавиш Win+x, там выберите Windows PowerShell (Администратор). В открывшемся окне введите:

чтобы перейти в обычную командную строку.

Там запустите команду вида:

Эта команда найдёт службы, которые прослушивают 80 порт. Чтобы найти информацию о другом порте, замените в команде цифру 80 на интересующий вас порт.

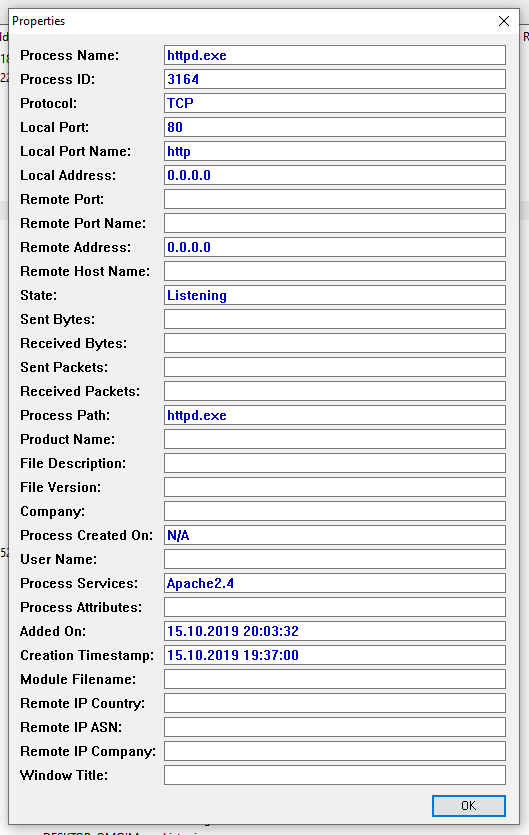

Пример вывода в моём случае:

Запись 0.0.0.0:80 означает, порт 80 для любых IPv4 адресов прослушивает служба httpd.exe (веб-сервер Apache). А запись [::]:80 — означает, что порт 80 для любых IPv6 адресов прослушивает та же самая служба httpd.exe (веб-сервер Apache). Мы ещё вернёмся к более подробному анализу данных далее в этой статье.

Менять порт в длинной команде не всегда удобно, поэтому рекомендую создать текстовый файл с именем port.bat, в этот файл скопируйте:

Сохраните и закройте этот файл.

Теперь в Windows PowerShell или в командной строке Windows с помощью команды cd перейдите в папку, куда вы сохранили файл. Например, я его сохранил в папку C:UsersAlexDocuments, тогда для перехода туда я выполняю:

Теперь запустите файл командой вида:

Где [ПОРТ] замените на интересующий вас порт, например, меня интересует порт 80, тогда:

Как создать прослушиватель портов в Windows или Linux – удобный для тестирования подключения

Одной из сложных задач при работе в команде проекта является выполнение необходимого теста на связность, хотя службы не существуют.

Это часто приходится делать, когда вы работаете в среде DMZ для миграции или нового проекта.

Давайте рассмотрим пример в реальном времени – вы работаете над миграцией, и вам нужно обеспечить связь между приложениями «A» и «B» на определенном порту.

Что ж. Вы можете выполнить telnet, но как насчет того, когда «B» не работает? Здесь вам понадобится прослушиватель портов, чтобы помочь в этой ситуации.

Если у вас есть аналогичная ситуация или вы почувствуете, что это будет полезно для вас на работе, то здесь есть несколько способов добиться этого на платформе Windows или UNIX.

Создание почтового прослушивателя в ОС Windows

Чтобы иметь прослушиватель портов на определенном порту в Windows, вы можете использовать утилиту «Port Listener».

Эта утилита доступна бесплатно от Windows 95 до Windows 10.

- Загрузить Listener в формате zip или exe отсюда

- В этом руководстве я загружу exe-формат

- Дважды щелкните файл загруженного postlistener.exe

- Он предложит выбрать местоположение для извлечения файлов, нажмите на unzip

Перейдите по пути, в котором вы извлекли файлы, в этом примере;

Дважды щелкните на listener , чтобы запустить утилиту

Введите номер порта, который вы хотите проверить, и нажмите кнопку start.

В приведенном выше примере я начал прослушивать порт на 5500, и пришло время проверить, работает ли он.

Откройте командную строку и запустите netstat, чтобы проверить, прослушивается ли порт 5500

Чтобы создать прослушиватель портов в ОС Linux

Процедура немного отличается в Linux; здесь мы будем использовать команду netcat (nc) для запуска слушателя.

Чтобы установить nc, вы можете использовать команду yum

После установки используйте следующую команду, чтобы запустить прослушиватель портов как 5500 в фоновом режиме.

Чтобы проверить, давайте использовать команду netstat

Так вот, у меня порт 5500 прослушивается успешно. Выполнение этого в Linux немного более удобно, не так ли?

Как создать прослушиватель портов с помощью Python

я нашел ниже код python, который работает на Windows и Linux. Создайте файл – допустим, portlistener.py с кодом ниже

Сохраните файл и запустите его с помощью команды python, как показано ниже.

Получение списка открытых портов и прослушивающих порты служб

Как уже упоминалось в статье «10 советов по защите операционных систем», все ненужные службы Windows XP лучше отключать, чтобы они не стали источником уязвимости системы к атакам злоумышленников. В другой статье, «Как повысить защищенность компьютера, отключив 10 служб Windows XP», я перечислил десять служб Microsoft Windows, которые рекомендуется отключить для укрепления безопасности ОС. Для беглого обзора десяти пунктов вполне достаточно, но такая статья ни в коем случае не является всеобъемлющей.

Разумеется, составить полный список всех ненужных служб невозможно. Набор запущенных по умолчанию служб различается от системы к системе и даже между двумя версиями MS Windows XP с разными пакетами обновлений. А если вам приходится укреплять безопасность системы, настроенной кем-то другим, набор запущенных служб, без сомнения, отличается от списка по умолчанию. Что еще хуже, время от времени появляются новые службы, расширяя количество служб, которые могут быть запущены на каждом конкретном компьютере.

В Microsoft Windows существует команда терминала netstat, которая позволяет получить список открытых портов. Функциональность стандартной версии netstat для MS Windows несколько ограничена по сравнению с аналогичной командой для систем Unix, но она все же предусматривает использование суффиксов для получения списка служб, прослушивающих порты:

Результат выполнения этой команды должен выглядеть примерно так:

… где вместо «hostname», разумеется, стоит имя хоста данной системы.

Теперь вы знаете, как…

…а знать – это уже полдела. Разумеется, для решения проблемы необходимо применить эти знания на практике. В статье Настройка межсетевого экрана (брандмауэра) в Windows XP Professional SP2 есть несколько полезных советов на эту тему.

Теперь, когда вы знаете, как получить список открытых в системе портов и выяснить, какие из ненужных служб на данный момент запущены, вы сможете остановить эти службы и закрыть порты. Поскольку конкретный порядок действий для выполнения этой задачи различается от системы к системе и обычно оказывается несколько более сложным, чем получение информации об открытых портах, подробную инструкцию я опубликую в другой раз.

Почему svchost.exe прослушивает много портов? Как узнать, какие именно программы открыли порты

В статье «Как проверить открытые порты на своём компьютере» показано, как проверить, какие приложения открыли порты на вашем компьютере.

Но пользователи Windows могут столкнуться с ситуацией, что многие порты прослушивает процесс svchost.exe.

Почему svchost прослушивает много портов?

В семействе операционных систем Windows, svchost.exe (Service Host, or SvcHost) — это системный процесс, который обеспечивает работу нескольких служб Windows. В исполнимомо образе, %SystemRoot%System32Svchost.exe или %SystemRoot%SysWOW64Svchost.exe (для 32-битных служб запущенных на 64-битных системах) запущен во множестве экземпляров, каждый из которых хостит (обеспечивает работу) одного или более сервисов. Это важно при реализации так называемых общих сервисных процессов, где ряд сервисов может совместно использовать процесс для сокращения потребления ресурсов.

То есть фактически много процессов Windows запущены в svhost.exe. Многие из которых просто используют TCP/IP порты (сокеты) для межпроцессорного обмена данными в пределах localhost. По этой причине вы можете видеть много сетевого трафика в svhost.exe.

Но бывают ситуации, когда svchost.exe прослушивает порт, который вам нужен для другой программы и невозможно понять, какую именно программу нужно отключить или изменить её настройки, чтобы она освободила нужный порт.

Например, вы хотите запустить веб-сервер, но процесс svchost.exe уже занимает 80й порт, необходимый для веб-сервера; и по этой причине веб-сервер не запускается из-за ошибки.

В результате возникает вопрос, как определить, какой именно процесс прослушивает порт или какая служба, если в качестве программы, использующий порт, указана svchost.exe.

Как узнать, какие именно программы открыли порты

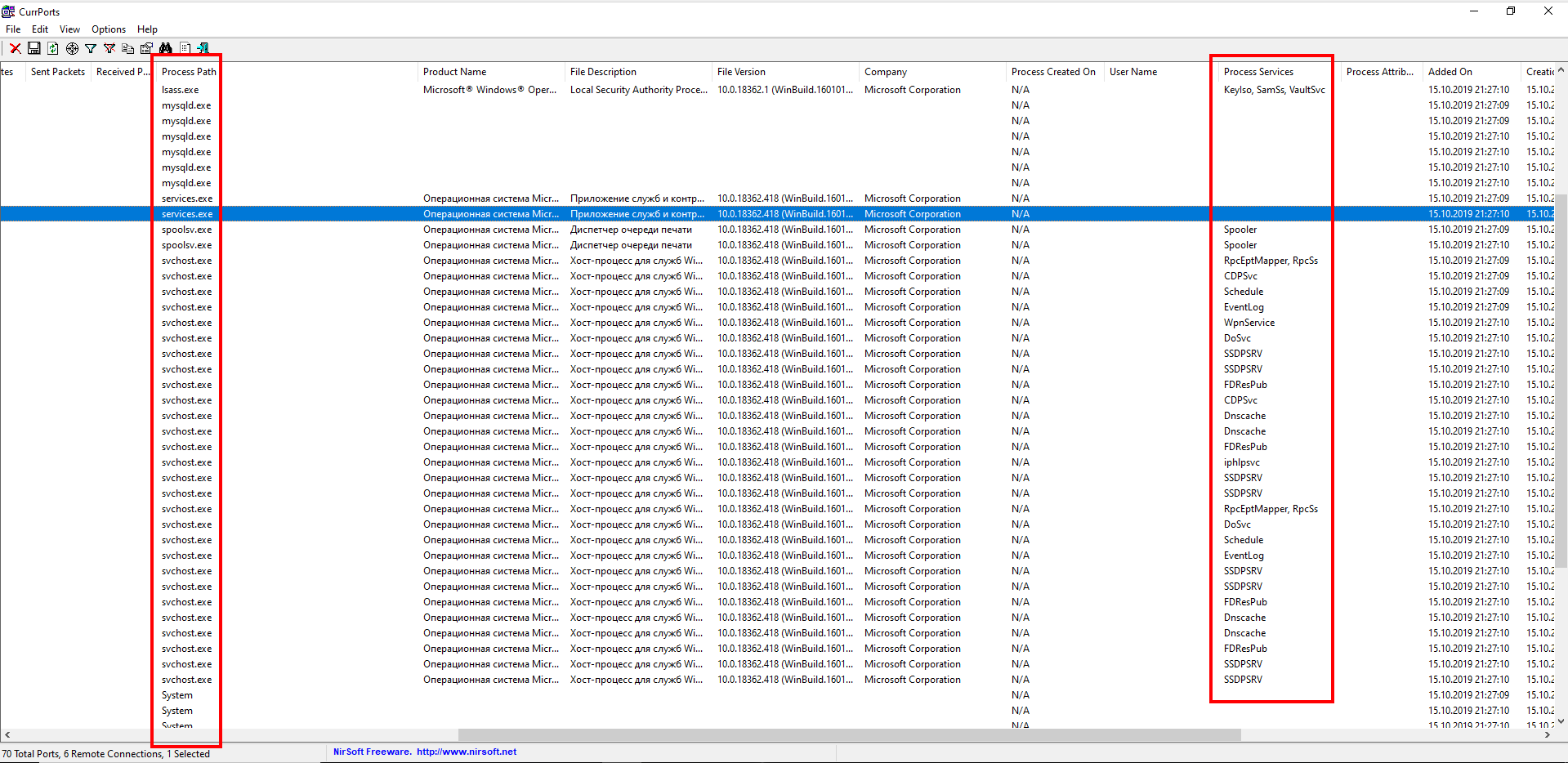

CurrPorts

CurrPorts — это программное обеспечение для мониторинга сети, которое отображает список всех открытых на данный момент портов TCP/IP и UDP на вашем локальном компьютере. Для каждого порта в списке также отображается информация о процессе, открывшем порт, включая имя процесса, полный путь процесса, информацию о версии процесса (название продукта, описание файла и т. д.), Время, в течение которого процесс был создан, и пользователь, который создал его.

Кроме того, CurrPorts позволяет закрывать нежелательные TCP-соединения, завершать процесс, который открыл порты, и сохранять информацию о портах TCP/UDP в файл HTML, файл XML или текстовый файл с разделителями табуляции.

CurrPorts также автоматически помечает розовым цветом подозрительные порты TCP / UDP, принадлежащие неопознанным приложениям (приложения без информации о версии и значков).

Прокрутите горизонтальный ползунок, чтобы найти столбец Process Services, в нём должно отображаться реальное имя процесса, который спрятан в svchost.exe:

Process Explorer

Я также запустил бы Process Explorer, чтобы увидеть больше деталей о созданных потоках и посмотреть, поможет ли это.

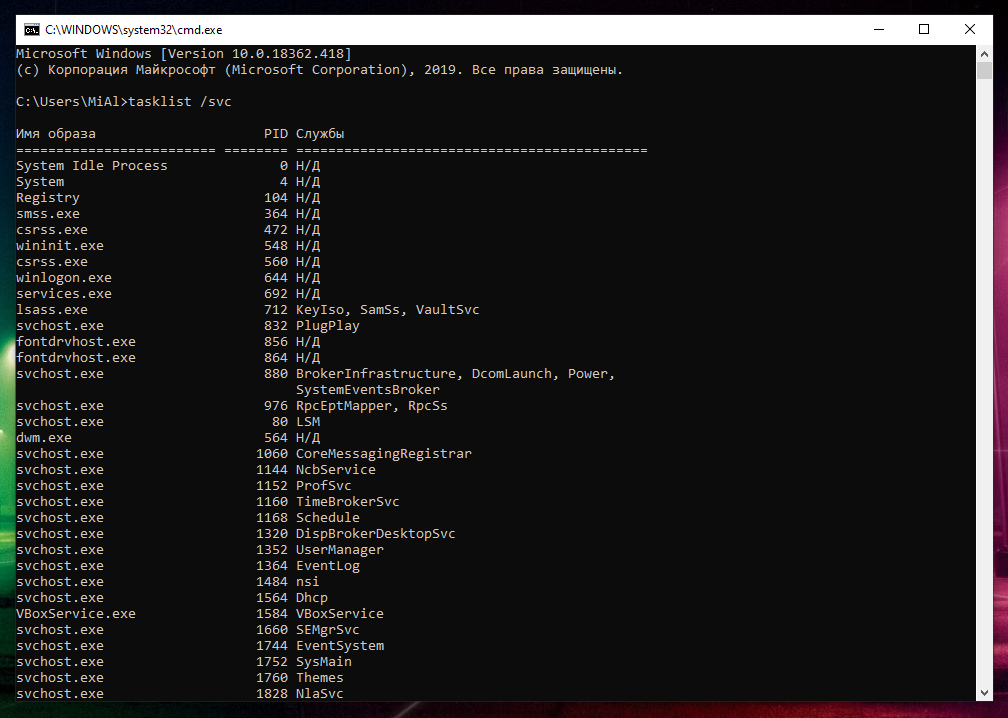

tasklist /svc

Кроме того, вы также можете узнать, какая служба Windows работает через svhost. Я запускаю команду

на моем компьютере, и она возвращает мне зависимости между svhost и некоторыми запущенными службами Windows:

Для запуска этой команды нажмите Win+r и наберите в открывшемся окне

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Как проверить открытые порты на своём компьютере. Что означают 0.0.0.0, :*, [::], 127.0.0.1. Как понять вывод NETSTAT

Почему важно знать, какие порты открыты на компьютере?

Открытый порт на вашем компьютере (если не настроен файервол для запрета входящих соединений) означает, что к вашему компьютеру можно подключиться из вне.

Если с вашим компьютером случалась такая неприятность как заражение трояном, бэкдором (вирусы, которые позволяют злоумышленнику удалённо подключаться к вашему компьютеру и управлять им), то обычно такой бэкдор открывает порт и прослушивает сеть, в ожидании входящего соединения (хотя могут быть варианты).

Ещё один пример, когда нужно определить, какая именно служба прослушивает порт: вы пытаетесь установить сетевую службу (веб-сервер Apache или СУБД MySQL), а они не запускаются, так как какая-то другая служба уже заняла их порт, который они используют по умолчанию. В этом случае нужно найти эту службу и отключить её или настроить на работу с другим портом.

Но, как и во многих IT задачах (да и вообще во многих профессиональных сферах), получить данные это только самое начало. Главное — это правильно их истолковать и понять.

Поэтому в этой статье мы рассмотрим, как узнать, какие порты открыты, как проверить, какая служба прослушивает определённый порт, а также научимся правильно понимать вывод команды NETSTAT и аналогичных.

Как проверить открытые порты в Windows

В Windows есть команда netstat, которая отображает статистику протокола и текущих сетевых подключений TCP/IP.

Используя команду со следующими ключами, можно посмотреть информацию о всех подключениях и прослушиваемых портах в Windows:

Как в Windows узнать, какая программа прослушивает порт

Открытых для прослушивания портов может оказаться достаточно много и обычно они используются легитимными программами. Поэтому при анализе полученных данных также важно знать, какая именно служба прослушивает определённый порт.

Для поиска службы, можно добавить к приведённой команде опцию -b, которая означает показать исполнимый файл, прослушивающий порт:

Также имеется альтернативный способ определения исполнимого файла, привязанного к порту. Для него откройте Командную строку Windows. Для этого нажмите сочетание клавиш Win+x, там выберите Windows PowerShell (Администратор). В открывшемся окне введите:

чтобы перейти в обычную командную строку.

Там запустите команду вида:

Эта команда найдёт службы, которые прослушивают 80 порт. Чтобы найти информацию о другом порте, замените в команде цифру 80 на интересующий вас порт.

Пример вывода в моём случае:

Запись 0.0.0.0:80 означает, порт 80 для любых IPv4 адресов прослушивает служба httpd.exe (веб-сервер Apache). А запись [::]:80 — означает, что порт 80 для любых IPv6 адресов прослушивает та же самая служба httpd.exe (веб-сервер Apache). Мы ещё вернёмся к более подробному анализу данных далее в этой статье.

Менять порт в длинной команде не всегда удобно, поэтому рекомендую создать текстовый файл с именем port.bat, в этот файл скопируйте:

Сохраните и закройте этот файл.

Теперь в Windows PowerShell или в командной строке Windows с помощью команды cd перейдите в папку, куда вы сохранили файл. Например, я его сохранил в папку C:UsersAlexDocuments, тогда для перехода туда я выполняю:

Теперь запустите файл командой вида:

Где [ПОРТ] замените на интересующий вас порт, например, меня интересует порт 80, тогда:

Вновь получаю аналогичный результат.

Если у вас множество портов прослушивает процесс svchost.exe, то чтобы разобраться, какие именно это службы, смотрите статью «Почему svchost.exe прослушивает много портов? Как узнать, какие именно программы открыли порты».

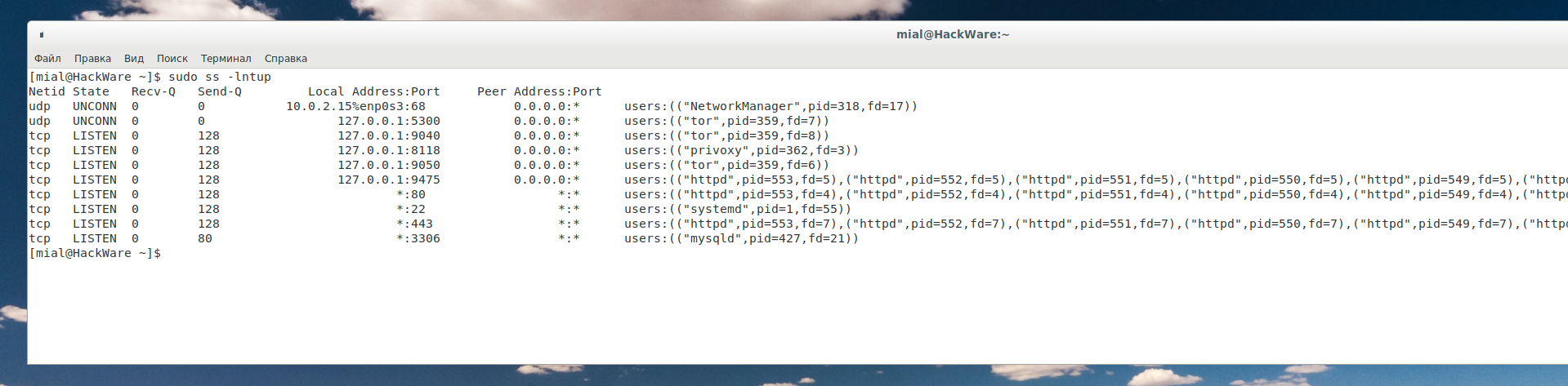

Как проверить открытые порты в Linux. Как узнать, какая служба прослушивает порт

Для Linux тоже есть команда netstat, но она, вроде как, теперь считается устаревшей и на её замену рекомендуется команда ss. Показываемая информация у ss и netstat очень похожи. Даже основные опции идентичны.

Итак, для вывода открытых портов TCP и UDP протоколов вместе с показом процессов, которые их прослушивают, используется команда:

Больше опций, а также больше способов найти, какие порты прослушиваются, смотрите в статье «4 способа узнать, какие порты прослушиваются в Linux».

Что означают данные netstat и ss

Далее мы научимся понимать, что именно выводит netstat. Но для полного понимания нам нужно изучить немного теории — совсем кратко. Я расскажу только о том, что нам действительно понадобиться.

TCP и UDP

TCP и UDP это протоколы транспортного уровня. Самое главное что вам нужно о них знать: любой из них может использоваться для передачи информации.

Кстати, про протокол TCP вы практически наверняка слышали, по крайней мере должны были встречать запись TCP/IP — эта связка протоколов очень важна для Интернета. Протокол IP отвечает за то, куда отправлять данные, а TCP отвечает за непосредственную передачу данных и проверку их целостности.

Работу протокола TCP можно представить как создание соединения между двумя компьютерами, по этому соединению передаются данные. Внутри этого соединения данные проверяются на предмет повреждения — если какая-то часть повреждена, то она отправляется повторно.

Протокол UDP тоже передаёт данные, но вместо того, чтобы создавать устойчивое соединение, внутри которого данные проверяются на целостность, он просто «пуляет» свой пакет на определённый адрес. В принципе, это и есть главное отличие между этими протоколами.

LISTENING, ESTABLISHED, CLOSE_WAIT и другие состояния

Как вы можете увидеть в выводе команды netstat для протокола TCP доступны разные варианты состояний.

Самые популярные из них это LISTENING — означает, что порт прослушивает запущенное на данном компьютере приложение, что оно готово принять соединение, например, от другого компьютера или от другой службы, запущенной на этом же компьютере.

ESTABLISHED означает уже установленное соединение. Пример такого соединения: веб-браузер инициализировал загрузку страницы сайта и пока данные передаются по этому соединению, у этого соединения статус ESTABLISHED.

Имеются и другие виды состояний, но для наших целей они не очень важны. По большому счёту нас интересует только LISTENING, так как это означает открытые порты на нашем компьютере и возможность подключаться к нему.

UDP и LISTENING

Про UDP уже сказано чуть выше, что этот протокол не создаёт соединений в том смысле, как это делает TCP. Поэтому для этого протокола нет никаких состояний соединения — это просто неприменимо к нему. По этой причине в графе Состояние для него никогда не пишется LISTENING. Но значит ли это, что UDP порт не может быть прослушиваемым? Нет! Порт UDP также может быть прослушиваемым и доступным для соединений. В том числе этот порт может использоваться вирусами и злоумышленниками, поэтому эти порты также подлежат исследованию.

Пример анализа открытых портов

Я начну с анализа открытых портов на Linux. Просто потому, что мне так проще, а затем мы постепенно перейдём изучить открытые порты на Windows.

Пример информации об открытых портах, полученных командой:

Пример прослушиваемых портов на Linux:

В выводимых данных имеются следующие поля:

- Netid — протокол udp или tcp

- State — состояние, для протоколов TCP здесь будет LISTEN (поскольку мы явно указали в опциях показать только прослушиваемые порты), а для протоколов UDP здесь будет UNCONN, то есть состояние неизвестно, но, на самом деле, это тоже прослушиваемые порты, которые позволяют подключаться из вне

- Recv-Q — получено

- Send-Q — отправлено

- Local Address:Port — локальный адрес и порт, к которому привязана служба, то есть IP адрес и порт, которые прослушиваются

- Peer Address:Port — удалённый адрес и порт, к которым выполнено соединение.

Допустим запись 127.0.0.1:9050 для локального адреса и порта означает, что прослушивается порт 9050. Причём он прослушивается только для IP адреса 127.0.0.1. Адрес 127.0.0.1 относится к так называемым Loopback, то есть это замыкающийся на себя, закольцованный адрес. Сетевой интерфейс с этим адресом называется петлевым. Пакеты, которые отправляются с компьютера на этот адрес, приходят на этот же самый компьютер (точнее говоря, они никуда даже не уходят). Доступ к этому адресу может иметь только служба, работающая на этом же самом компьютере. Отсюда важное следствие: хотя порт 9050 прослушивается, никто другой не может к нему подключиться из любой сети. Это же относится и к адресам из диапазона ::1/128 — это такие же адреса, но уже для IPv6, тамошний аналог 127.0.0.1 это ::1 (тоже часто можно видеть в выводимой информации).

Если прослушиваются какие-либо адреса из локальных

то к таким портам могут подключиться только компьютеры, расположенные в этих самых локальных сетях (если не настроить особым образом маршрутизацию).

Звёздочка (*) вместо адреса или порта

Мы можем увидеть записи вроде *:80 или даже *:*

Здесь звёздочка означает любой адрес или любой порт. Например, *:80 в колонке Local Address:Port (Локальный адрес:Порт) означает, что прослушивается 80 порт сразу на всех сетевых интерфейсах, доступных в данной системе. То есть служба ответит на запрос к 80 порту откуда бы он не пришёл: из локальной сети, из глобальной сети (если есть прямое соединение и интерфейс с белым IP) или с закольцованного адреса — это неважно, служба всё равно примет это соединение.

Кстати, служба может прослушивать порт в соответствии со следующими правилами:

- может прослушиваться конкретный порт для одного IP адреса

- может прослушиваться конкретный порт для любого IP адреса

То есть порт должен в любом случае быть указан, поэтому для Локальный адрес:Порт допустима запись *:80, но запись вида *:* никогда не встретится в этом столбце.

Для Peer Address:Port (Удалённый адрес:Порт) запись *:* означает, что принимаются соединения от любого IP, отправленные с любого порта.

Кстати, просто для справки: если ваш компьютер подключается к веб сайту, то веб сайты обычно работают на 80 порту. Следовательно, веб браузер подключается именно к 80 порту (или 443, если это безопасное HTTPS соединение). Но на вашем компьютере открывается новое соединение на каком угодно, но только не на 80 и 443 портах — обычно используются порты с номерами >30000, например, на вашем компьютере может быть открыто исходящее соединение с портом 42063 и оно будет адресовано к 80 порту какого-либо веб сервера.

Прослушиваемые порты IPv4 и IPv6 адресов в Linux

В Linux у программ netstat и ss имеется особенность вывода информации о прослушиваемых портах, когда прослушиваются одновременно IPv4 и IPv6 адреса — выводится информация только об IPv6 адресе! Возможно это связано с какими-то глубинными особенностями реализации ядра Linux, но в Windows, например, есть чёткое разделение и если служба одновременно прослушивает порт на IPv4 и IPv6 адресах, то информация об этой службе выводится два раза — пример этого почти в самом начале статьи, где мы ищем, какая служба прослушивает 80й порт и в найденной информации нам дважды показана служба httpd.

Что означает 0.0.0.0 в netstat. Различные виды нотаций в netstat и ss

0.0.0.0 — это самый первый IP адрес. Но он относится к IP специального назначения (как например 127.0.0.1) и выполняет разные функции.

Обозначение 0.0.0.0 может иметь разное значение в зависимости от того, где используется. Когда говорят о прослушиваемых портах, это обозначение в Linux символизирует заполнитель, то есть означает «любой IP адрес».

Чем это отличается от * (звёздочки) или от записи . , которые также встречаются в выводе рассматриваемых программ? В программе ss IPv6 адрес 0:0:0:0:0:0:0:0 (который является аналогом IPv4 адреса 0.0.0.0) обозначается звёздочкой (*). Следовательно, в ss запись 0.0.0.0:* обозначает «любой IPv4 адрес с любого порта». А обозначение *:* символизирует «любой IPv6 адрес с любого порта».

В программе netstat также используется запись 0.0.0.0:* которая также обозначает «любой IPv4 адрес с любого порта».

Но в netstat для обозначения «любой IPv6 адрес с любого порта» используется . *.

Помните об этих различиях, чтобы не запутаться. А также помните о том, что если показано, что прослушивается протокол tcp6 (IPv6), то одновременно может прослушиваться порт и на tcp (IPv4) — при этом данные в выводимой информации отсутствуют!

В Windows в качестве Локального адреса, когда прослушивается любой IP адрес на определённом порту, используется запись вида 0.0.0.0:80 (в этом примере прослушивается любой IP адрес, доступный в системе, на 80 порту). Для IPv6 адресов в этом случае используется запись вида [::]:80.

В качестве внешнего адреса, когда доступно подключения с любого IP и с любого порта, для TCP протокола пишется 0.0.0.0:0, а для UDP протокола в этих же условиях пишется *:*. Что тоже не особо логично и сбивает с толку. Точнее говоря, объяснение есть и оно вытекает из разницы протоколов TCP и UDP. Но это объяснение скорее философское и в практическом плане ничего не даёт.

Если информация относится к IPv6, то для TCP когда имеется ввиду любой адрес на любом порту, используется запись вида [::]:0. А для UDP используются одинаковые нотации как для IP, так и для IPv6, то есть *:*

Нужно помнить, что некоторые из этих обозначений пересекаются с нотациями из Linux, где они имеют своё собственное значение.

Чтобы чуть облегчить жизнь, я составил такую табличку, которую можно использовать в качестве шпаргалки:

Определённый локальный IPv4 адрес на определённом порту

Любой локальный IPv4 адрес на определённом порту

Определённый локальный IPv6 адрес на определённом порту

Любой локальный IPv6 адрес на определённом порту

Любой внешний IPv4 адрес на любом порту

Любой внешний IPv6 адрес на любом порту

На чтение 2 мин Опубликовано 29.10.2020

Содержание

- Как узнать, какой процесс прослушивает определенный порт в операционной системе Windows?

- 1. Использование командной строки

- 2. Использование PowerShell Get-Process

- Заключение

Как узнать, какой процесс прослушивает определенный порт в операционной системе Windows?

Эта статья поможет вам найти имя процесса, прослушивающего определенный порт в системе Windows.

Иногда при установке приложения вы могли столкнуться с проблемой типа «port in use».

Вы можете выбрать один из двух способов, указанных ниже.

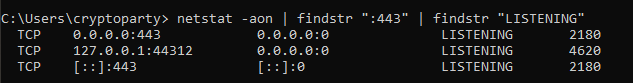

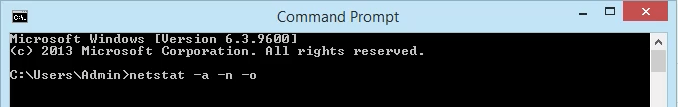

Первый метод использует netstat, чтобы найти pid процесса, прослушивающего определенный порт, затем используется список задач, чтобы найти имя процесса по pid.

1. Использование командной строки

Используйте следующую команду, чтобы узнать идентификатор процесса (pid), прослушивающий порт 433.

Вы можете изменить это значение для поиска другого порта.

netstat -aon | findstr ":443" | findstr "LISTENING"

Вывод:

TCP 0.0.0.0:443 0.0.0.0:0 LISTENING 2180

TCP 127.0.0.1:44312 0.0.0.0:0 LISTENING 4620

TCP [::]:443 [::]:0 LISTENING 2180

В последнем столбце выходных данных отображается идентификатор процесса.

Приведенный выше вывод показывает, что pid равен 2189 и 4620 для процессов, прослушивающих порт 443.

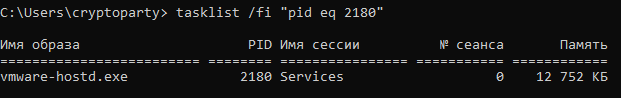

Используйте этот идентификатор процесса с командой списка задач, чтобы найти имя процесса.

tasklist /fi "pid eq 2190"

В результатах вы увидите имя процесса, как показано на скриншоте выше.

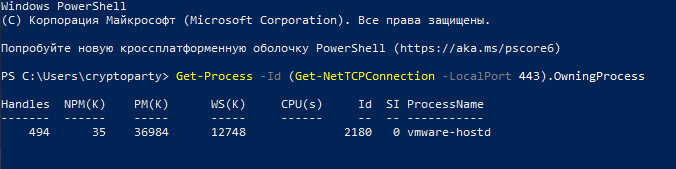

2. Использование PowerShell Get-Process

Второй метод использует команду PowerShell для определения процесса, запущенного на определенном порту в Windows.

Запустите терминал PowerShell и выполните следующую команду, чтобы найти имя процесса, работающего на порту 443.

Вы можете изменить номер порта, чтобы проверить наличие других портов.

Get-Process -Id (Get-NetTCPConnection -LocalPort 443).OwningProcess

В результатах вы увидите имя процесса, как показано на скриншоте выше.

Заключение

В этом руководстве вы узнали два метода поиска имени процесса, прослушивающего определенный порт в системе Windows.

Пожалуйста, не спамьте и никого не оскорбляйте.

Это поле для комментариев, а не спамбокс.

Рекламные ссылки не индексируются!

In another article, we explained computer ports and what they’re used for. Other than that, what can we do with port information? Since all traffic in and out of the computer goes through ports, we can check on them to see what they’re doing. Maybe the port isn’t listening for traffic? Maybe something is using a port that shouldn’t be?

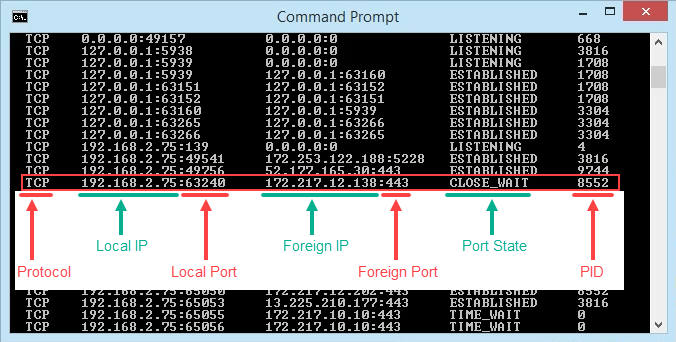

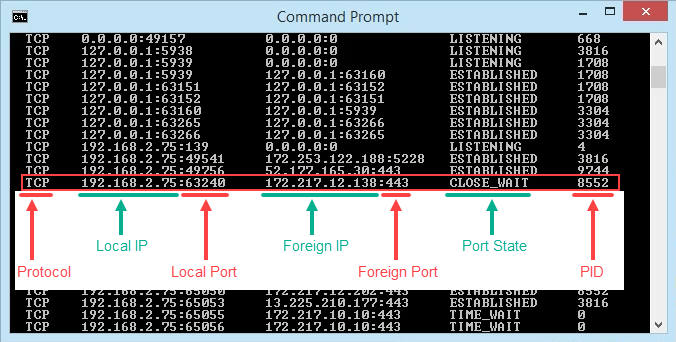

We’re going to use the Windows command netstat to see our listening ports and PID (Process ID). We’re also going to see what we can do with that information.

What Is Netstat?

The netstat command is a combination of the words ‘network’ and ‘statistics’. The netstat command works in all versions of Windows from Windows XP right up to Windows 10. It’s also used in other operating systems (OS) like Unix and Linux, but we’ll stick to Windows here.

Netstat can provide us with:

- The name of the protocol the port is using (TCP or UDP).

- The local IP address and name of the computer and the port number being used.

- The IP address and port number to which we’re connecting.

- The state of a TCP connection. For details on what these states are, read the Event Processing section of RFC 793.

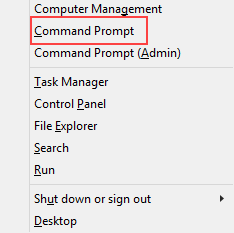

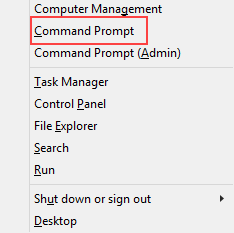

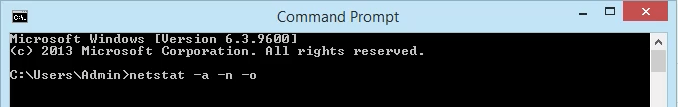

- Use the key combination Win Key + X. In the menu that opens, select Command Prompt.

- Enter the command <pre>netstat -a -n -o</pre>. The parameters for netstat are preceded with a hyphen, not a forward slash like many other commands. The -a tells it to show us all active connections and the ports on which the computer is listening.

The -n tells netstat to show the IP addresses and ports as numbers only. We’re telling it to not try to resolve the names. This makes for a quicker and neater display. The -o tells netstat to include the PID. We’ll use the PID later to find out what process is using a specific port.

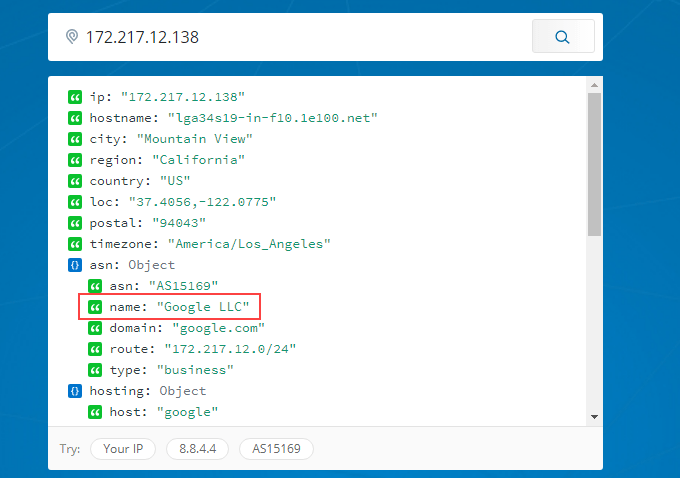

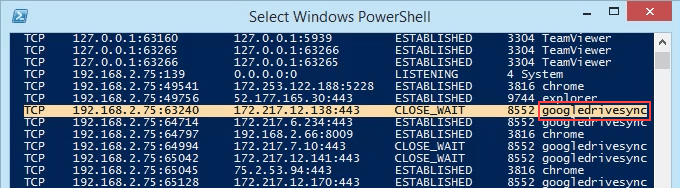

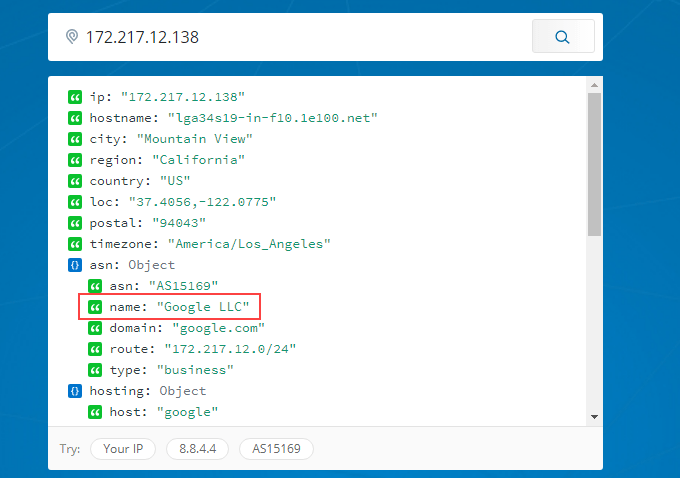

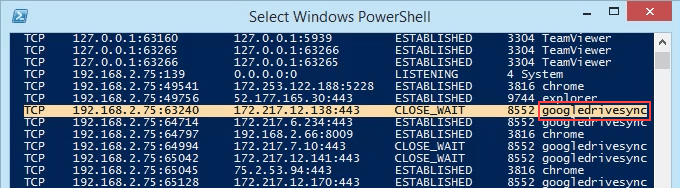

- View the results and take note of the addresses, port numbers, state, and PID. Let’s say we want to know what’s using port 63240. Note that its PID is 8552 and it’s connecting to the IP address 172.217.12.138 on port 443.

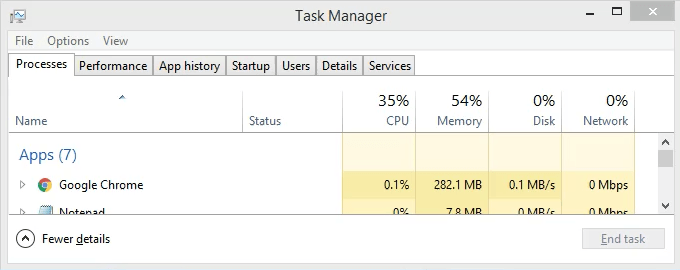

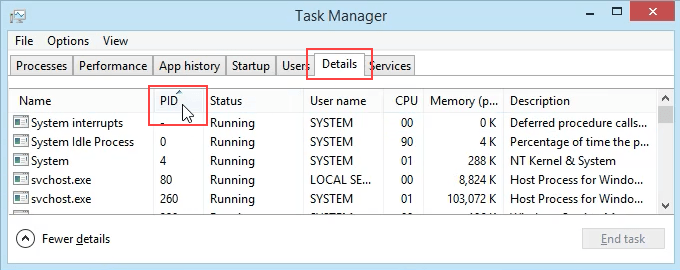

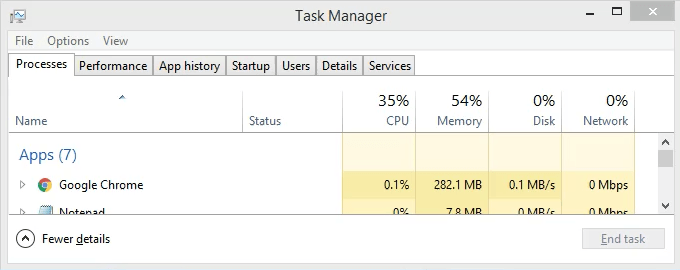

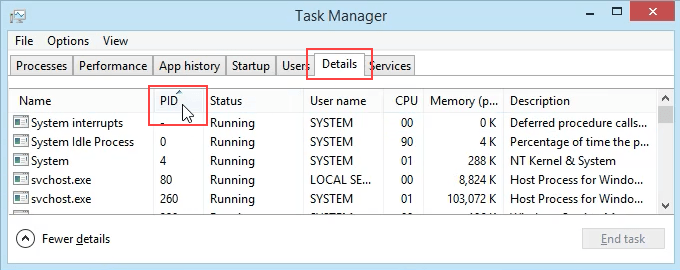

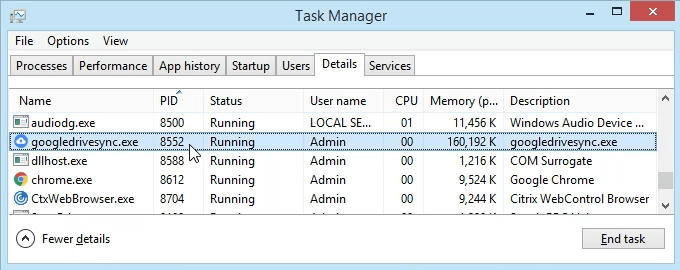

What’s Using That Port?

- Open Task Manager. That’s most easily done by using the key combination Ctrl + Shift + Esc.

- Click on the Details tab. To make this easier to find, click on the PID column header to sort the PIDs numerically.

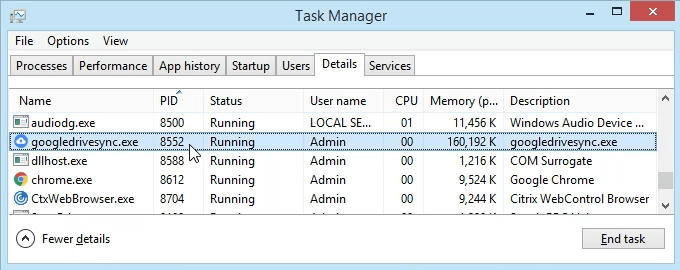

- Scroll down to PID 8552 and see what process it is. In this case, it’s googledrivesync.exe. But is it really? Sometimes viruses can make themselves look like legitimate processes.

- In a web browser, go to ipinfo.io. Enter the IP address 172.217.12.138. As we can see, the IP address is registered to Google. So this googledrivesync.exe is a legitimate one.

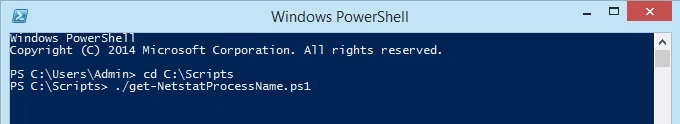

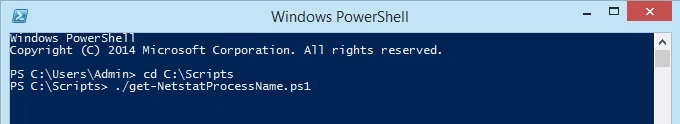

How To Get Port, PID, & Process Name In PowerShell

PowerShell is Microsoft’s newer way to use a command-line interface with Windows. We say newer, but it’s been around for several versions. You should learn PowerShell even if you’re a home user.

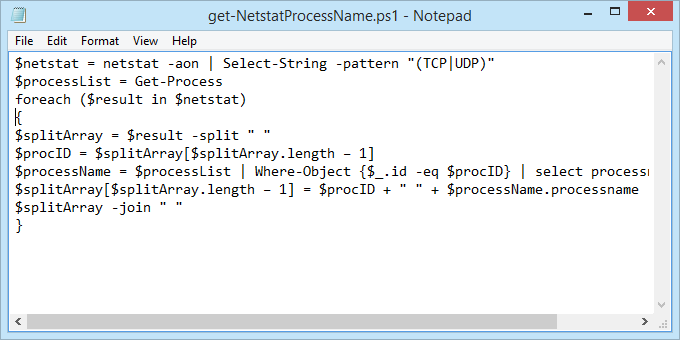

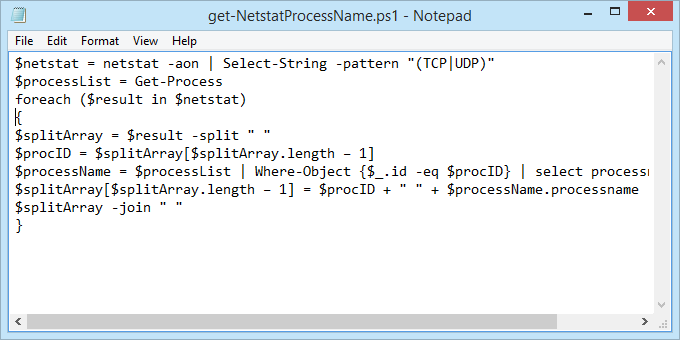

Most Windows commands also work in PowerShell, plus we can combine them with PowerShell’s cmdlets – pronounced command-lets. Joe at Winteltools.com provides the script for this method.

- Open Notepad and enter the following code:

$netstat = netstat -aon | Select-String -pattern "(TCP|UDP)"

$processList = Get-Process

foreach ($result in $netstat) {

$splitArray = $result -split " "

$procID = $splitArray[$splitArray.length – 1]

$processName = $processList | Where-Object {$_.id -eq $procID} | select processname

$splitArray[$splitArray.length – 1] = $procID + " " + $processName.processname

$splitArray -join " "

}

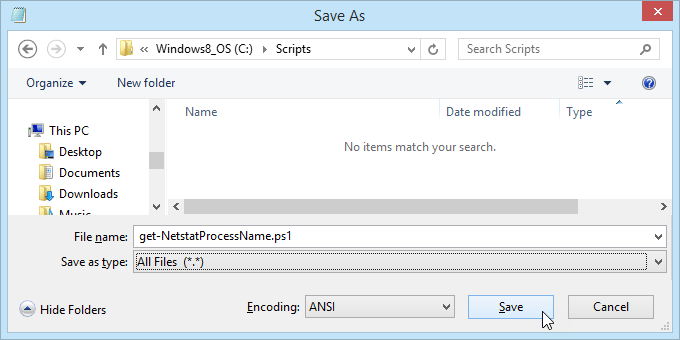

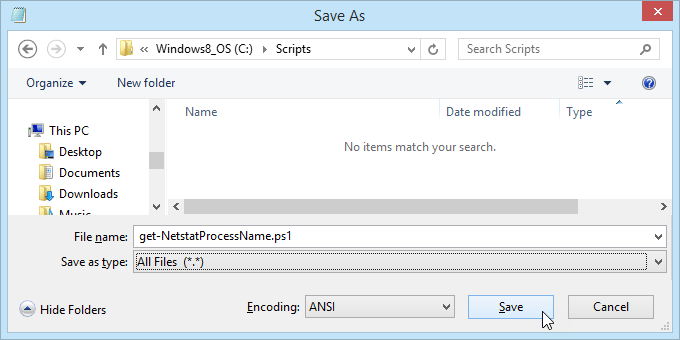

- Save the file as get-NetstatProcessName.ps1. Make sure to note where it’s being saved. It’s important to change the Save as type: to All Files (*.*) or it will get saved as get-NetstatProcessName.ps1.txt and it won’t work for us.

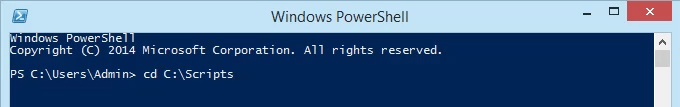

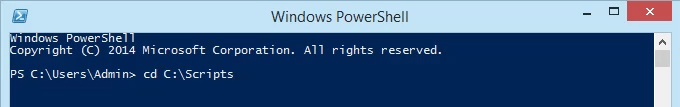

- Open PowerShell and navigate to the location in which the script was saved. In this case, it’s <pre>cd C:Scripts</pre>. Hit Enter to run the command.

- Run the script using dot-sourcing to make it work. That means use ./ before the name of the file. The command will be <pre>./get-NetstatProcessName.ps1</pre>

- Now we can see all the traditional netstat info plus the process name. No need to open Task Manager anymore.

Go Get Them

We’ve covered two ways to use the netstat command to see listening ports. It can be used either in the old Command Prompt or within a PowerShell script. With the information it can give us, we’ve looked at how it can help us figure out what our computer is doing.

If you thought netstat is a great utility, take a look at some other Windows TCP/IP utilities like tracert, ipconfig, and nslookup. Or use Resource Monitor to get a better look into hidden website and Internet connections. There is a lot you can do to see exactly what your computer is doing.

Have you used netstat to solve a problem? Please tell us what you did. Any questions about how to use netstat? Please ask us in the comments below.

In another article, we explained computer ports and what they’re used for. Other than that, what can we do with port information? Since all traffic in and out of the computer goes through ports, we can check on them to see what they’re doing. Maybe the port isn’t listening for traffic? Maybe something is using a port that shouldn’t be?

We’re going to use the Windows command netstat to see our listening ports and PID (Process ID). We’re also going to see what we can do with that information.

What Is Netstat?

The netstat command is a combination of the words ‘network’ and ‘statistics’. The netstat command works in all versions of Windows from Windows XP right up to Windows 10. It’s also used in other operating systems (OS) like Unix and Linux, but we’ll stick to Windows here.

Netstat can provide us with:

- The name of the protocol the port is using (TCP or UDP).

- The local IP address and name of the computer and the port number being used.

- The IP address and port number to which we’re connecting.

- The state of a TCP connection. For details on what these states are, read the Event Processing section of RFC 793.

- Use the key combination Win Key + X. In the menu that opens, select Command Prompt.

- Enter the command <pre>netstat -a -n -o</pre>. The parameters for netstat are preceded with a hyphen, not a forward slash like many other commands. The -a tells it to show us all active connections and the ports on which the computer is listening.

The -n tells netstat to show the IP addresses and ports as numbers only. We’re telling it to not try to resolve the names. This makes for a quicker and neater display. The -o tells netstat to include the PID. We’ll use the PID later to find out what process is using a specific port.

- View the results and take note of the addresses, port numbers, state, and PID. Let’s say we want to know what’s using port 63240. Note that its PID is 8552 and it’s connecting to the IP address 172.217.12.138 on port 443.

What’s Using That Port?

- Open Task Manager. That’s most easily done by using the key combination Ctrl + Shift + Esc.

- Click on the Details tab. To make this easier to find, click on the PID column header to sort the PIDs numerically.

- Scroll down to PID 8552 and see what process it is. In this case, it’s googledrivesync.exe. But is it really? Sometimes viruses can make themselves look like legitimate processes.

- In a web browser, go to ipinfo.io. Enter the IP address 172.217.12.138. As we can see, the IP address is registered to Google. So this googledrivesync.exe is a legitimate one.

How To Get Port, PID, & Process Name In PowerShell

PowerShell is Microsoft’s newer way to use a command-line interface with Windows. We say newer, but it’s been around for several versions. You should learn PowerShell even if you’re a home user.

Most Windows commands also work in PowerShell, plus we can combine them with PowerShell’s cmdlets – pronounced command-lets. Joe at Winteltools.com provides the script for this method.

- Open Notepad and enter the following code:

$netstat = netstat -aon | Select-String -pattern "(TCP|UDP)"

$processList = Get-Process

foreach ($result in $netstat) {

$splitArray = $result -split " "

$procID = $splitArray[$splitArray.length – 1]

$processName = $processList | Where-Object {$_.id -eq $procID} | select processname

$splitArray[$splitArray.length – 1] = $procID + " " + $processName.processname

$splitArray -join " "

}

- Save the file as get-NetstatProcessName.ps1. Make sure to note where it’s being saved. It’s important to change the Save as type: to All Files (*.*) or it will get saved as get-NetstatProcessName.ps1.txt and it won’t work for us.

- Open PowerShell and navigate to the location in which the script was saved. In this case, it’s <pre>cd C:Scripts</pre>. Hit Enter to run the command.

- Run the script using dot-sourcing to make it work. That means use ./ before the name of the file. The command will be <pre>./get-NetstatProcessName.ps1</pre>

- Now we can see all the traditional netstat info plus the process name. No need to open Task Manager anymore.

Go Get Them

We’ve covered two ways to use the netstat command to see listening ports. It can be used either in the old Command Prompt or within a PowerShell script. With the information it can give us, we’ve looked at how it can help us figure out what our computer is doing.

If you thought netstat is a great utility, take a look at some other Windows TCP/IP utilities like tracert, ipconfig, and nslookup. Or use Resource Monitor to get a better look into hidden website and Internet connections. There is a lot you can do to see exactly what your computer is doing.

Have you used netstat to solve a problem? Please tell us what you did. Any questions about how to use netstat? Please ask us in the comments below.

Разумеется, составить полный список всех ненужных служб невозможно. Набор запущенных по умолчанию служб различается от системы к системе и даже между двумя версиями MS Windows XP с разными пакетами обновлений. А если вам приходится укреплять безопасность системы, настроенной кем-то другим, набор запущенных служб, без сомнения, отличается от списка по умолчанию. Что еще хуже, время от времени появляются новые службы, расширяя количество служб, которые могут быть запущены на каждом конкретном компьютере.

В Microsoft Windows существует команда терминала netstat, которая позволяет получить список открытых портов. Функциональность стандартной версии netstat для MS Windows несколько ограничена по сравнению с аналогичной командой для систем Unix, но она все же предусматривает использование суффиксов для получения списка служб, прослушивающих порты:

netstat -a | find "LISTENING"Результат выполнения этой команды должен выглядеть примерно так:

TCP hostname:epmap hostname:0 LISTENING

TCP hostname:microsoft-ds hostname:0 LISTENING

TCP hostname:10110 hostname:0 LISTENING

TCP hostname:netbios-ssn hostname:0 LISTENING… где вместо «hostname», разумеется, стоит имя хоста данной системы.

Теперь вы знаете, как…

…а знать – это уже полдела. Разумеется, для решения проблемы необходимо применить эти знания на практике. В статье Настройка межсетевого экрана (брандмауэра) в Windows XP Professional SP2 есть несколько полезных советов на эту тему.

Теперь, когда вы знаете, как получить список открытых в системе портов и выяснить, какие из ненужных служб на данный момент запущены, вы сможете остановить эти службы и закрыть порты. Поскольку конкретный порядок действий для выполнения этой задачи различается от системы к системе и обычно оказывается несколько более сложным, чем получение информации об открытых портах, подробную инструкцию я опубликую в другой раз.

Автор: Chad Perrin

Оцените статью: Голосов

В другой статье мы объяснили порты компьютеров и то, для чего они используются. Кроме этого, что мы можем сделать с информацией о порте? Поскольку весь трафик в и из компьютера проходит через порты, мы можем проверить их, чтобы увидеть, что они делают. Может, порт не слушает трафик? Может быть, что-то использует порт, которого не должно быть?

Мы собираемся использовать команду netstat для Windows, чтобы увидеть наши прослушивающие порты и PID (ID процесса). Мы также увидим, что мы можем сделать с этой информацией.

Команда netstat представляет собой комбинацию слов «сеть» и «статистика». Команда netstat работает во всех версиях Windows от Windows XP до Windows 10. Она также используется в других операционных системах (ОС), таких как Unix и Linux, но здесь мы будем придерживаться Windows.

Netstat может предоставить нам:

- Название протокола, который использует порт (TCP или UDP).

- Локальный IP-адрес и имя компьютера и номер используемого порта.

- IP-адрес и номер порта, к которому мы подключаемся.

- Состояние TCP-соединения. Подробнее об этих состояниях читайте в Раздел обработки событий RFC 793,

Использование Netstat для просмотра портов прослушивания и PID

- Используйте комбинацию клавиш Win Key + X. В открывшемся меню выберите «Командная строка».

- Просмотрите результаты и запишите адреса, номера портов, состояние и PID. Допустим, мы хотим знать, что использует порт 63240. Обратите внимание, что его PID равен 8552 и он подключается к IP-адресу 172.217.12.138 через порт 443.

Что использует этот порт?

- Откройте диспетчер задач. Это легче всего сделать, используя комбинацию клавиш Ctrl + Shift + Esc.

- Нажмите на вкладку Подробности. Чтобы упростить поиск, щелкните заголовок столбца PID для числовой сортировки PID.

- Прокрутите вниз до PID 8552 и посмотрите, что это за процесс. В данном случае это googledrivesync.exe. Но так ли это на самом деле? Иногда вирусы могут выглядеть как законные процессы.

- В веб-браузере перейдите к ipinfo.io, Введите IP-адрес 172.217.12.138. Как видим, IP-адрес зарегистрирован в Google. Так что этот googledrivesync.exe является законным.

Как получить порт, PID и имя процесса в PowerShell

PowerShell — это новый способ Microsoft использовать интерфейс командной строки с Windows. Мы говорим, что новее, но это было несколько версий. Вы должны изучить PowerShell, даже если вы домашний пользователь.

Большинство команд Windows также работают в PowerShell, плюс мы можем комбинировать их с командлетами PowerShell — произносится командный позволяет, Джо в Winteltools.com предоставляет сценарий для этого метода.

- Откройте Блокнот и введите следующий код:

$ netstat = netstat -aon | Select-String -pattern «(TCP | UDP)»

$ processList = Get-Process

foreach ($ result в $ netstat) {

$ splitArray = $ result -split «»

$ procID = $ splitArray[$splitArray.length – 1]

$ processName = $ processList | Where-Object {$ _. Id -eq $ procID} | выберите имя процесса

$ splitArray[$splitArray.length – 1] = $ procID + «» + $ processName.processname

$ splitArray -join «»

}

- Сохраните файл как get-NetstatProcessName.ps1. Обязательно отметьте, где он сохраняется. Важно изменить тип Сохранить как: на Все файлы (*. *), Иначе он будет сохранен как get-NetstatProcessName.ps1.txt, и он не будет работать для нас.

- Откройте PowerShell и перейдите к месту, в котором был сохранен скрипт. В этом случае это

cd C:Scripts

, Нажмите Enter, чтобы запустить команду.

- Запустите скрипт, используя точечный источник, чтобы он работал. Это означает использование ./ перед именем файла. Команда будет

./get-NetstatProcessName.ps1

- Теперь мы можем увидеть всю традиционную информацию netstat плюс имя процесса. Больше не нужно открывать диспетчер задач.

Иди получить их

Мы рассмотрели два способа использования команды netstat для просмотра портов прослушивания. Его можно использовать либо в старой командной строке, либо в скрипте PowerShell. Имея информацию, которую он может нам дать, мы посмотрели, как она может помочь нам понять, что делает наш компьютер.

Если вы думаете, что netstat — отличная утилита, взгляните на некоторые другие утилиты Windows TCP / IP, такие как tracert, ipconfig и nslookup. Или используйте Resource Monitor, чтобы лучше изучить скрытый сайт и интернет-соединения, Вы можете многое сделать, чтобы точно увидеть, что делает ваш компьютер.

Вы использовали netstat для решения проблемы? Пожалуйста, расскажите нам, что вы сделали. Есть вопросы о том, как использовать netstat? Пожалуйста, спросите нас в комментариях ниже.