Если вы настолько доверяете другим пользователям своей локальной сети и не ставите пароль на свой компьютер, то при попытке зайти по этой же сети на другой ПК вы наверняка получите уведомление «Ошибка ограниченного использования учетной записи пользователя». В окошке с уведомлением помимо прочего будет указана возможная причина ошибки, а именно использование пустых паролей или наличие ограничений в локальных групповых политиках.

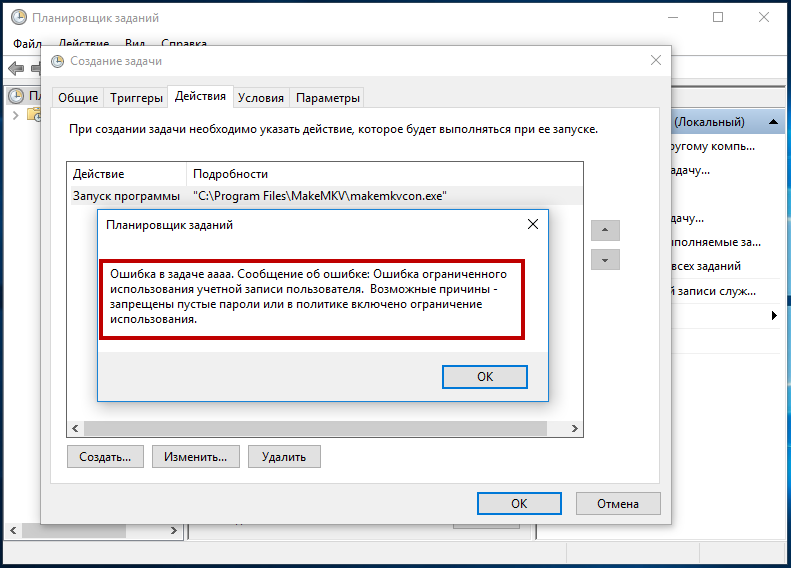

С аналогичной ошибкой вам придётся столкнуться при создании задачи для всех пользователей в Планировщике заданий.

Устранить эту ошибку проще простого, достаточно установить пароль для учётной записи администратора, но как быть, если вы хотите по-прежнему не использовать пароль для своей учётки? Решение тоже очень простое. Если вы работаете в Windows Pro или выше, задать нужную конфигурацию можно будет в редакторе локальных групповых политик, в домашней версии то же самое можно сделать через редактор реестра.

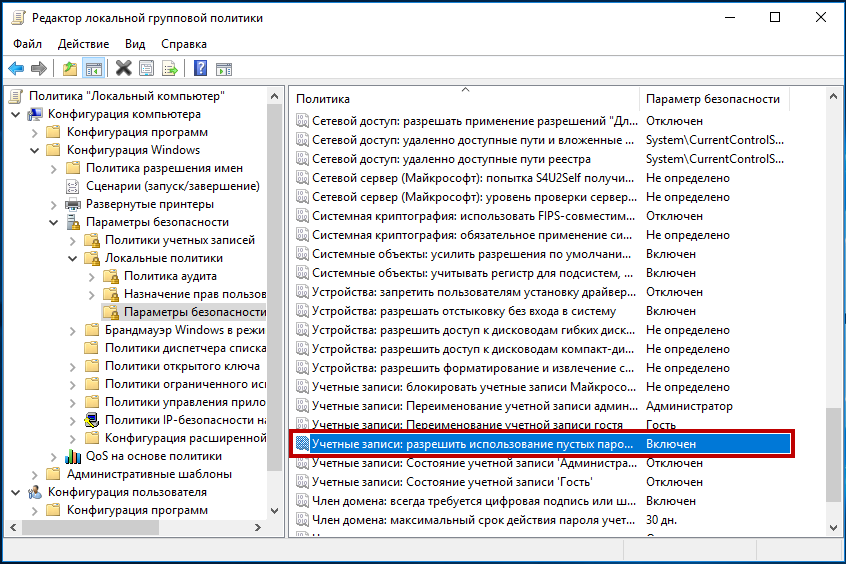

Откройте командой gpedit.msc редактор локальных групповых политик и перейдите по цепочке Конфигурация компьютера -> Конфигурация Windows -> Параметры безопасности -> Локальные политики -> Параметры безопасности. В правой колонке отыщите политику «Учетные записи: разрешить использования пустых паролей только при консольном входе».

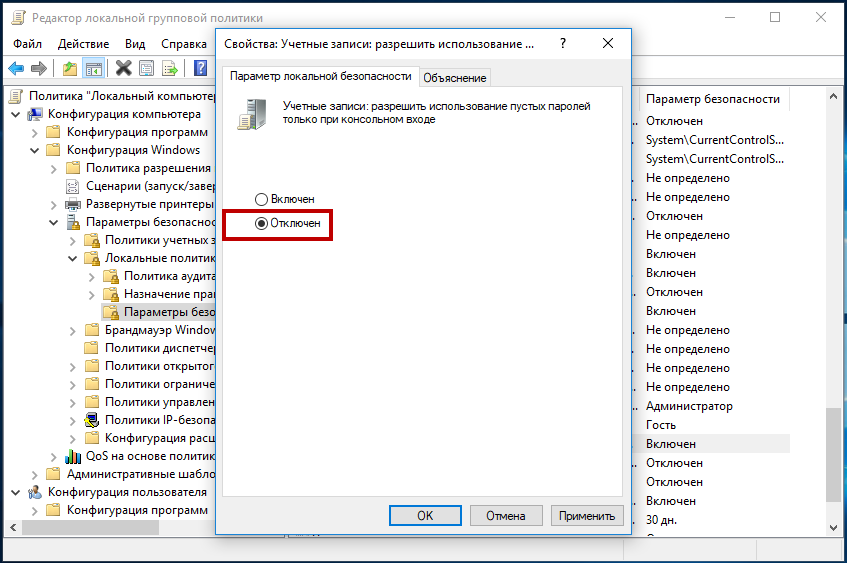

Дважды кликните по ней и установите радиокнопку в положение «Отключено».

Сохраните настройки. Они должны вступить в силу сразу же.

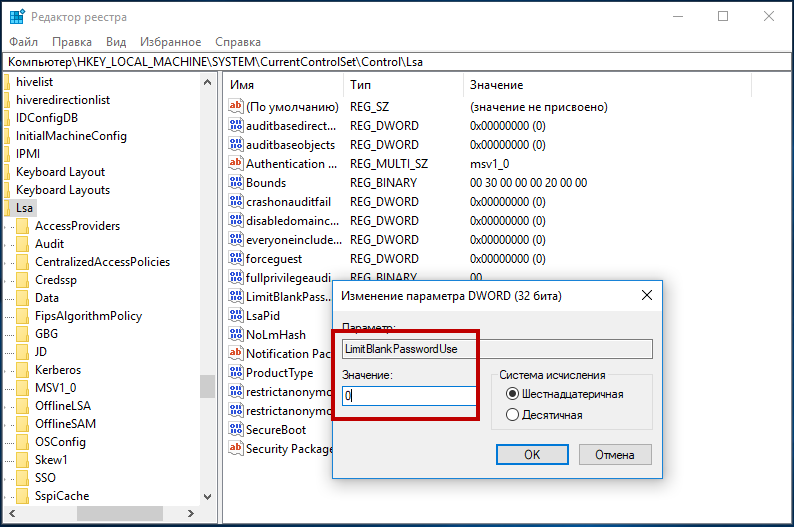

Точно такой же результат вы получите, воспользовавшись редактором реестра.

Откройте его командой regedit и перейдите по пути:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlLsa

В правой колонке редактора отыщите параметр LimitBlankPasswordUse и измените его значение с 1 на 0.

Сохранив настройки и закрыв редактор реестра, перезайдите в систему или перезагрузите компьютер. Требование пароля будет отключено и вы сможете беспрепятственно создавать задачи для всех пользователей и подключаться к другим компьютерам в локальной сети.

Оцените Статью:

Загрузка…

Содержание

- Как разрешить пустые пароли windows 10

- Как в Windows 10 исправить ошибку запрета использования пустых паролей при подключении к компьютерам в локальной сети

- 2 комментария

- Учетные записи: разрешить использование пустых паролей только при консольном входе

- Справочники

- Возможные значения

- Рекомендации

- Местонахождение

- Значения по умолчанию

- Управление политикой

- Необходимость перезапуска

- Соображения конфликта политики

- Групповая политика

- Вопросы безопасности

- Уязвимость

- Противодействие

- Как в Windows 10 отключить пароль при входе

- Зачем отключать пароль

- Как в Windows 10 отключить пароль при входе

- Отключение в настройках аккаунта пользователя

- Смена пароля на пустой

- Вариант 3: Изменение пароля из меню учетных записей

- Из командной строки

- Через «Управление компьютером»

- Через редактор реестра

- Утилита Autologon

- Запрещены пустые пароли или в политике включено ограничение использования

- Исправляем ошибку ограниченного использования учетной записи в групповых политиках

- Исправляем ошибку ограниченного использования учетной записи в групповых политиках

Как разрешить пустые пароли windows 10

Сообщения: 129

Благодарности: 7

В принципе после повторной перезагрузки принтер начал печать с другого ПК и проблема как бы разрешилась. Но с паролями пустыми я так и не понял как их отключать.

——-

Есть люди, которые с компьютером «на ты», есть те, которые «на Вы», а есть те, которые на «О, Господи!»

Сообщения: 537

Благодарности: 113

——-

Он был расстроенным трупом и потратил две минуты впустую.

Источник

Как в Windows 10 исправить ошибку запрета использования пустых паролей при подключении к компьютерам в локальной сети

С аналогичной ошибкой вам придётся столкнуться при создании задачи для всех пользователей в Планировщике заданий.

Устранить эту ошибку проще простого, достаточно установить пароль для учётной записи администратора, но как быть, если вы хотите по-прежнему не использовать пароль для своей учётки? Решение тоже очень простое. Если вы работаете в Windows Pro или выше, задать нужную конфигурацию можно будет в редакторе локальных групповых политик, в домашней версии то же самое можно сделать через редактор реестра.

Дважды кликните по ней и установите радиокнопку в положение «Отключено».

Сохраните настройки. Они должны вступить в силу сразу же.

Точно такой же результат вы получите, воспользовавшись редактором реестра.

Откройте его командой regedit и перейдите по пути:

В правой колонке редактора отыщите параметр LimitBlankPasswordUse и измените его значение с 1 на .

Сохранив настройки и закрыв редактор реестра, перезайдите в систему или перезагрузите компьютер. Требование пароля будет отключено и вы сможете беспрепятственно создавать задачи для всех пользователей и подключаться к другим компьютерам в локальной сети.

2 комментария

Здравствуйте. Имеется 2 ПК. На одном w7 и открыт сетевой доступ к диску. На другом w10. Сначала мог зайти с 10 на 7, но в настоящее время требует пароль, хотя ни чего не ставил. При подключении другого ПК на w8 папки сетевой диск открываются, значит проблема в клиенте т.е. на ПК с w10. Делал разные манипуляции, описанные в инете, но ни чего не помогает. Включал smb 1, делал сброс сетевых настроек, менял рабочую группу, но ни чего не помогает. Пробовал в поле логин написать гость и вход появлялся, но доступ работал некорректно.

Источник

Учетные записи: разрешить использование пустых паролей только при консольном входе

Область применения

Описывает передовую практику, расположение, значения и соображения безопасности для учетных записей: ограничить использование локальных учетных записей пустыми паролями, чтобы консоли логотиковать только параметр политики безопасности.

Справочники

Учетные записи. Ограничение использования в локальной учетной записи пустых паролей только для параметра политики консоли определяет, разрешены ли удаленные интерактивные логотипы сетевыми службами, такими как Remote Desktop Services, Telnet и File Transfer Protocol (FTP), для локальных учетных записей с пустыми паролями. Если этот параметр политики включен, локализованная учетная запись должна иметь неблагодарный пароль, который будет использоваться для выполнения интерактивного или сетевого логотипа удаленного клиента.

Этот параметр политики не влияет на интерактивные логотипы, которые выполняются физически на консоли или логонах, которые используют учетные записи домена. Это возможно для приложений, не в microsoft, которые используют удаленные интерактивные логотипы для обхода этого параметра политики. Пустые пароли представляют серьезную угрозу для компьютерной безопасности, и их следует запретить как корпоративной политикой, так и подходящими техническими мерами. Тем не менее, если пользователь с возможностью создания новых учетных записей создает учетную запись, которая обошла параметры политики паролей на основе домена, эта учетная запись может иметь пустой пароль. Например, пользователь может создать автономные системы, создать одну или несколько учетных записей с пустыми паролями, а затем присоединиться к компьютеру в домен. Локальные учетные записи с пустыми паролями по-прежнему будут функционировать. Любой, кто знает имя учетной записи, может использовать учетные записи с пустыми паролями для входа в системы.

Устройства, которые не находятся в физически безопасных расположениях, всегда должны применять надежные политики паролей для всех учетных записей локальных пользователей. В противном случае любой пользователь с физическим доступом к устройству может войти в систему с помощью учетной записи пользователя, у нее нет пароля. Это особенно важно для портативных устройств.

Если применить эту политику безопасности к группе Everyone, никто не сможет войти в систему с помощью служб удаленного рабочего стола.

Возможные значения

Рекомендации

Местонахождение

Конфигурация компьютераWindows ПараметрыSecurity ПараметрыLocal PoliciesSecurity Options

Значения по умолчанию

В следующей таблице перечислены фактические и эффективные значения по умолчанию для этой политики. Значения по умолчанию также можно найти на странице свойств политики.

» width=»100%» style=»BORDER-RIGHT: #719bd9 1px solid; BORDER-LEFT: #719bd9 1px solid; BORDER-BOTTOM: #719bd9 1px solid» cellpadding=»6″ cellspacing=»0″ border=»0″>

| Тип сервера или объект групповой политики | Значение по умолчанию |

|---|---|

| Default Domain Policy | Не определено |

| Политика контроллера домена по умолчанию | Не определено |

| Параметры по умолчанию для автономного сервера | Включено |

| Dc Effective Default Параметры | Включено |

| Действующие параметры по умолчанию для рядового сервера | Включено |

| Действующие параметры по умолчанию для клиентского компьютера | Включено |

Управление политикой

В этом разделе описываются функции и средства, доступные для управления этой политикой.

Необходимость перезапуска

Нет. Изменения в этой политике становятся эффективными без перезапуска устройства при локальном сбережении или распространении через групповую политику.

Соображения конфликта политики

Политика, распространяемая через GPO, имеет приоритет над локально настроенным параметром политики на компьютере, соединяемом с доменом. На контроллере домена используйте adsI Edit или команду dsquery, чтобы определить эффективную минимальную длину пароля.

Групповая политика

Этот параметр политики можно настроить с помощью консоли управления групповой политикой (GPMC), которая будет распространяться через объекты групповой политики (GPOs). Если эта политика не содержится в распределенной GPO, эту политику можно настроить на локальном устройстве с помощью привязки к локальной политике безопасности.

Вопросы безопасности

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации.

Уязвимость

Пустые пароли представляют серьезную угрозу компьютерной безопасности, и их следует запретить с помощью организационной политики и подходящих технических мер. Начиная с Windows Server 2003, параметры по умолчанию для доменов Active Directory требуют сложных паролей не менее семи символов и восьми символов, начиная с Windows Server 2008. Однако если пользователи с возможностью создания новых учетных записей обходят политики паролей на основе домена, они могут создавать учетные записи с пустыми паролями. Например, пользователь может создать автономный компьютер, создать одну или несколько учетных записей с пустыми паролями, а затем присоединиться к компьютеру в домен. Локальные учетные записи с пустыми паролями по-прежнему будут функционировать. Любой, кто знает имя одной из этих незащищенных учетных записей, может использовать его для входа в систему.

Противодействие

Включить учетные записи. Ограничить использование локальных учетных записей пустыми паролями для настройки только логотипа консоли.

Источник

Как в Windows 10 отключить пароль при входе

Стандартными настройками Windows 10 предусмотрено появление окна для ввода пароля во время включения /перезагрузки или выхода компьютера из спящего режима. Подобные настройки установлены с целью обезопасить конфиденциальные данные пользователя от несанкционированного доступа.

Стандартными настройками Windows 10 предусмотрено появление окна для ввода пароля во время включения /перезагрузки или выхода компьютера из спящего режима. Подобные настройки установлены с целью обезопасить конфиденциальные данные пользователя от несанкционированного доступа.

Зачем отключать пароль

Если компьютер находится в единоличном пользовании, отключение окна с паролем позволит сократить загрузку на несколько секунд, избавит от выполнения лишних монотонных действий при начале работы с ПК.

Для рабочих компьютеров и тех устройств, которыми в домашних условиях пользуется несколько пользователей, отключение окна авторизации при входе не рекомендуется.

Как в Windows 10 отключить пароль при входе

Чтобы отключить пароль при входе, потребуется учетная запись администратора. Есть несколько способов убрать пароль.

Отключение в настройках аккаунта пользователя

После этого система будет загружаться без требования пароля.

Смена пароля на пустой

Вариант 3: Изменение пароля из меню учетных записей

Из командной строки

Если вы устанавливаете пароль, между кавычками указываются необходимые символы, если пароль пустой – не нужно никаких пробелов, достаточно знака открытия и закрытия кавычек.

Через «Управление компьютером»

Через редактор реестра

После этого потребуется перезагрузить компьютер. Следующий вход в систему уже будет произведен без пароля.

Утилита Autologon

Есть еще один доступный способ настройки автоматического входа в Виндовс 10. Чтобы воспользоваться ним, потребуется:

Autologon проверит внесенные параметры и в случае отсутствия ошибок применит их. После этого запуск Windows 10 будет выполняться автоматически без требования авторизации.

Источник

Запрещены пустые пароли или в политике включено ограничение использования

В сегодняшней статье рассмотрим как избавиться от ошибки “Ошибка ограниченного использования учетной записи пользователя. Возможные причины – запрещены пустые пароли или в политике включено ограничение использования.”

Если ваша учетная запись без пароля и вы через удаленный рабочий стол пытаетесь зайти на другой компьютер, или если вы хотите для всех пользователей в планировщике заданий создать задачу, также при этом используете учетную запись без пароля – вы увидите ошибку ограничения использования учетной записи пользователя. Конечно вы можете задать пароль для своей учетной записи и в следующий раз при выполнении вышеописанных действий, ошибки вы не увидите. Но, что если вы хотите и дальше использовать учетную запись без пароля?

Исправляем ошибку ограниченного использования учетной записи в групповых политиках

Данный способ работает в Windows 10 Pro, Enterprise или Education, если у вас домашняя версия десятки – переходите к первому способу.

1. Откройте групповые политики: в строке поиска или в меню выполнить (выполнить вызывается клавишами Win+R) введите gpedit.msc и нажмите клавишу Enter.

2. Зайдите в “Конфигурация компьютера” => Конфигурация Windows => Параметры безопасности => Локальные политики => Параметры безопасности => в правой колонке откройте Учетные записи: разрешить использования пустых паролей только при консольном входе => поставьте точку напротив “Отключен” и нажмите “ОК”. Закройте окно редактора локальной групповой политики, изменения должны вступить в силу сразу же.

Исправляем ошибку ограниченного использования учетной записи в групповых политиках

Данный способ работает во всех изданиях Windows 10. Перед редактированием реестра рекомендуется создать точку для восстановления системы.

1. Откройте редактор реестра: в строке поиска или в меню выполнить (выполнить вызывается клавишами Win+R) введите команду regedit и нажмите клавишу Enter.

2. Перейдите по пути HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Control Lsa. В разделе Lsa откройте параметр LimitBlankPasswordUse и измените его значение на , после чего нажмите “ОК” и закройте окно редактора реестра.

На сегодня всё, если вы знаете другие способы или у вас есть дополнения – пишите комментарии! Удачи Вам 🙂

Источник

Профиль | Отправить PM | Цитировать

Профиль | Отправить PM | Цитировать

В принципе после повторной перезагрузки принтер начал печать с другого ПК и проблема как бы разрешилась. Но с паролями пустыми я так и не понял как их отключать.

——-

Есть люди, которые с компьютером «на ты», есть те, которые «на Вы», а есть те, которые на «О, Господи!»

Сообщения: 502

Благодарности: 104

| Конфигурация компьютера | |

| Память: 4×2 ГБ DDR3-1600 DDR3 SDRAM | |

| Ноутбук/нетбук: Ноутбук Lenovo G580 | |

| » width=»100%» style=»BORDER-RIGHT: #719bd9 1px solid; BORDER-LEFT: #719bd9 1px solid; BORDER-BOTTOM: #719bd9 1px solid» cellpadding=»6″ cellspacing=»0″ border=»0″> | |

Пытаюсь присоединиться к домашней группе требует пароль. »

——-

Он был расстроенным трупом и потратил две минуты впустую.

Запрещены пустые пароли или в политике включено ограничение использования

В сегодняшней статье рассмотрим как избавиться от ошибки “Ошибка ограниченного использования учетной записи пользователя. Возможные причины – запрещены пустые пароли или в политике включено ограничение использования.”

Если ваша учетная запись без пароля и вы через удаленный рабочий стол пытаетесь зайти на другой компьютер, или если вы хотите для всех пользователей в планировщике заданий создать задачу, также при этом используете учетную запись без пароля – вы увидите ошибку ограничения использования учетной записи пользователя. Конечно вы можете задать пароль для своей учетной записи и в следующий раз при выполнении вышеописанных действий, ошибки вы не увидите. Но, что если вы хотите и дальше использовать учетную запись без пароля?

Исправляем ошибку ограниченного использования учетной записи в групповых политиках

Данный способ работает в Windows 10 Pro, Enterprise или Education, если у вас домашняя версия десятки – переходите к первому способу.

1. Откройте групповые политики: в строке поиска или в меню выполнить (выполнить вызывается клавишами Win+R) введите gpedit.msc и нажмите клавишу Enter.

2. Зайдите в “Конфигурация компьютера” => Конфигурация Windows => Параметры безопасности => Локальные политики => Параметры безопасности => в правой колонке откройте Учетные записи: разрешить использования пустых паролей только при консольном входе => поставьте точку напротив “Отключен” и нажмите “ОК”. Закройте окно редактора локальной групповой политики, изменения должны вступить в силу сразу же.

Исправляем ошибку ограниченного использования учетной записи в групповых политиках

Данный способ работает во всех изданиях Windows 10. Перед редактированием реестра рекомендуется создать точку для восстановления системы.

1. Откройте редактор реестра: в строке поиска или в меню выполнить (выполнить вызывается клавишами Win+R) введите команду regedit и нажмите клавишу Enter.

2. Перейдите по пути HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Control Lsa. В разделе Lsa откройте параметр LimitBlankPasswordUse и измените его значение на , после чего нажмите “ОК” и закройте окно редактора реестра.

На сегодня всё, если вы знаете другие способы или у вас есть дополнения – пишите комментарии! Удачи Вам 🙂

Как в Windows 10 исправить ошибку запрета использования пустых паролей при подключении к компьютерам в локальной сети

Если вы настолько доверяете другим пользователям своей локальной сети и не ставите пароль на свой компьютер, то при попытке зайти по этой же сети на другой ПК вы наверняка получите уведомление «Ошибка ограниченного использования учетной записи пользователя» . В окошке с уведомлением помимо прочего будет указана возможная причина ошибки, а именно использование пустых паролей или наличие ограничений в локальных групповых политиках.

С аналогичной ошибкой вам придётся столкнуться при создании задачи для всех пользователей в Планировщике заданий.

Устранить эту ошибку проще простого, достаточно установить пароль для учётной записи администратора, но как быть, если вы хотите по-прежнему не использовать пароль для своей учётки? Решение тоже очень простое. Если вы работаете в Windows Pro или выше, задать нужную конфигурацию можно будет в редакторе локальных групповых политик, в домашней версии то же самое можно сделать через редактор реестра.

Откройте командой gpedit.msc редактор локальных групповых политик и перейдите по цепочке Конфигурация компьютера -> Конфигурация Windows -> Параметры безопасности -> Локальные политики -> Параметры безопасности. В правой колонке отыщите политику «Учетные записи: разрешить использования пустых паролей только при консольном входе».

Дважды кликните по ней и установите радиокнопку в положение «Отключено».

Сохраните настройки. Они должны вступить в силу сразу же.

Точно такой же результат вы получите, воспользовавшись редактором реестра.

Откройте его командой regedit и перейдите по пути:

В правой колонке редактора отыщите параметр LimitBlankPasswordUse и измените его значение с 1 на .

Сохранив настройки и закрыв редактор реестра, перезайдите в систему или перезагрузите компьютер. Требование пароля будет отключено и вы сможете беспрепятственно создавать задачи для всех пользователей и подключаться к другим компьютерам в локальной сети.

Учетные записи: разрешить использование пустых паролей только при консольном входе Accounts: Limit local account use of blank passwords to console logon only

Область применения Applies to

В этой статье описываются лучшие методики, расположение, значения и вопросы безопасности для учетных записей. Ограничите использование пустых паролей в локальной учетной записи только параметром политики безопасности для доступа к консоли. Describes the best practices, location, values, and security considerations for the Accounts: Limit local account use of blank passwords to console logon only security policy setting.

Справочные материалы Reference

Учетные записи. Ограничение использования пустых паролей в локальной учетной записи только для настройки политики для консоли определяет, разрешены ли удаленные интерактивные учетные записи для сетевых служб, таких как службы удаленных рабочих стола, Telnet и протокол FTP, для локальных учетных записей с пустыми паролями. The Accounts: Limit local account use of blank passwords to console logon only policy setting determines whether remote interactive logons by network services such as Remote Desktop Services, Telnet, and File Transfer Protocol (FTP) are allowed for local accounts that have blank passwords. Если этот параметр политики включен, у локальной учетной записи должен быть незавершенный пароль, который будет использоваться для выполнения интерактивного или сетевого входа из удаленного клиента. If this policy setting is enabled, a local account must have a nonblank password to be used to perform an interactive or network logon from a remote client.

Этот параметр политики не влияет на интерактивные учетные записи, которые выполняются физически на консоли или в учетных записях домена. This policy setting does not affect interactive logons that are performed physically at the console or logons that use domain accounts. Приложения, которые не являются корпорацией Майкрософт, используют удаленные интерактивные учетные записи для обхода этого параметра политики. It is possible for non-Microsoft applications that use remote interactive logons to bypass this policy setting. Пустые пароли представляют серьезную угрозу безопасности компьютера, и их следует запретить как с помощью корпоративной политики, так и с помощью подходящих технических мер. Blank passwords are a serious threat to computer security and they should be forbidden through both corporate policy and suitable technical measures. Тем не менее, если пользователь с возможностью создания новых учетных записей создает учетную запись, которая обошла параметры политики паролей на основе домена, эта учетная запись может иметь пустой пароль. Nevertheless, if a user with the ability to create new accounts creates one that has bypassed your domain-based password policy settings, that account might have a blank password. Например, пользователь может создать автономные системы, создать одну или несколько учетных записей с пустыми паролями, а затем присоединить компьютер к домену. For example, a user could build a stand-alone system, create one or more accounts with blank passwords, and then join the computer to the domain. Локальные учетные записи с пустыми паролями по-прежнему будут работать. The local accounts with blank passwords would still function. Любой, кто знает имя учетной записи, может использовать учетные записи с пустыми паролями для входа в системы. Anyone who knows the account name can then use accounts with blank passwords to log on to systems.

Устройства, которые находятся не в физически безопасных расположениях, всегда должны применять политики надежных паролей для всех локальных учетных записей пользователей. Devices that are not in physically secure locations should always enforce strong password policies for all local user accounts. В противном случае любой пользователь с физическим доступом к устройству может войти в систему с помощью учетной записи пользователя без пароля. Otherwise, anyone with physical access to the device can log on by using a user account that does not have a password. Это особенно важно для переносимых устройств. This is especially important for portable devices.

Если применить эту политику безопасности к группе «Все», никто не сможет войти в систему через службы удаленных рабочих стола. If you apply this security policy to the Everyone group, no one will be able to log on through Remote Desktop Services.

Возможные значения Possible values

- Enabled Enabled

- Отключено Disabled

- Не определено Not defined

Рекомендации Best practices

- Рекомендуется устанавливать учетные записи: ограничить использование локальными учетной записью пустых паролей только для входа в консоль с помощью enabled. It is advisable to set Accounts: Limit local account use of blank passwords to console logon only to Enabled.

Расположение Location

Конфигурация компьютераПараметры WindowsПараметры безопасностиЛокальные политикиПараметры безопасности Computer ConfigurationWindows SettingsSecurity SettingsLocal PoliciesSecurity Options

Значения по умолчанию Default values

В следующей таблице перечислены фактические и эффективные значения по умолчанию для этой политики. The following table lists the actual and effective default values for this policy. Значения по умолчанию также можно найти на странице свойств политики. Default values are also listed on the policy’s property page.

| Тип сервера или объект групповой политики Server type or GPO | Значение по умолчанию Default value |

|---|---|

| Default Domain Policy Default Domain Policy | Не определено Not defined |

| Политика контроллера домена по умолчанию Default Domain Controller Policy | Не определено Not defined |

| Параметры по умолчанию для автономного сервера Stand-Alone Server Default Settings | Включено Enabled |

| Эффективные параметры по умолчанию для DC DC Effective Default Settings | Включено Enabled |

| Действующие параметры по умолчанию для рядового сервера Member Server Effective Default Settings | Включено Enabled |

| Действующие параметры по умолчанию для клиентского компьютера Client Computer Effective Default Settings | Включено Enabled |

Управление политикой Policy management

В этом разделе описываются функции и средства, которые помогут вам управлять этой политикой. This section describes features and tools that are available to help you manage this policy.

Необходимость перезапуска Restart requirement

Нет. None. Изменения этой политики становятся эффективными без перезапуска устройства, если они сохраняются локально или распространяются посредством групповой политики. Changes to this policy become effective without a device restart when they are saved locally or distributed through Group Policy.

Вопросы конфликтов политик Policy conflict considerations

Политика, распространяемая через GPO, имеет приоритет над локально настроенным параметром политики на компьютере, который присоединяется к домену. The policy as distributed through the GPO takes precedence over the locally configured policy setting on a computer joined to a domain. На контроллере домена используйте редактор ADSI или команду dsquery, чтобы определить эффективную минимальную длину пароля. On the domain controller, use ADSI Edit or the dsquery command to determine effective minimum password length.

Групповая политика Group Policy

Этот параметр политики можно настроить с помощью консоли управления групповыми политиками (GPMC) для распространения через объекты групповой политики (GGPOs). This policy setting can be configured by using the Group Policy Management Console (GPMC) to be distributed through Group Policy Objects (GPOs). Если эта политика не содержится в распределенном GPO, эту политику можно настроить на локальном устройстве с помощью оснастки «Локализованная политика безопасности». If this policy is not contained in a distributed GPO, this policy can be configured on the local device by using the Local Security Policy snap-in.

Вопросы безопасности Security considerations

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации. This section describes how an attacker might exploit a feature or its configuration, how to implement the countermeasure, and the possible negative consequences of countermeasure implementation.

Уязвимость Vulnerability

Пустые пароли представляют серьезную угрозу безопасности компьютера и должны быть запрещены политикой организации и подходящими техническими мерами. Blank passwords are a serious threat to computer security, and they should be forbidden through organizational policy and suitable technical measures. Начиная с Windows Server 2003, для параметров по умолчанию для доменов Active Directory требуются сложные пароли не менее семи символов и восьми символов, начиная с Windows Server 2008. Starting with Windows Server 2003, the default settings for Active Directory domains require complex passwords of at least seven characters, and eight characters starting with Windows Server 2008. Однако если пользователи с возможностью создания новых учетных записей обходят политики паролей на основе домена, они могут создавать учетные записи с пустыми паролями. However, if users with the ability to create new accounts bypass your domain-based password policies, they could create accounts with blank passwords. Например, пользователь может создать автономный компьютер, создать одну или несколько учетных записей с пустыми паролями, а затем присоединить компьютер к домену. For example, a user could build a stand-alone computer, create one or more accounts with blank passwords, and then join the computer to the domain. Локальные учетные записи с пустыми паролями по-прежнему будут работать. The local accounts with blank passwords would still function. Любой, кто знает имя одной из этих незащищенных учетных записей, может использовать его для входа. Anyone who knows the name of one of these unprotected accounts could then use it to log on.

Противодействие Countermeasure

Включить учетные записи: ограничить использование пустых паролей в локальной учетной записи только параметром «Только для доступа к консоли». Enable the Accounts: Limit local account use of blank passwords to console logon only setting.

Возможное влияние Potential impact

Нет. None. Это конфигурация по умолчанию. This is the default configuration.

Adblock

detector

Если вы настолько доверяете другим пользователям своей локальной сети и не ставите пароль на свой компьютер, то при попытке зайти по этой же сети на другой ПК вы наверняка получите уведомление «Ошибка ограниченного использования учетной записи пользователя» . В окошке с уведомлением помимо прочего будет указана возможная причина ошибки, а именно использование пустых паролей или наличие ограничений в локальных групповых политиках.

С аналогичной ошибкой вам придётся столкнуться при создании задачи для всех пользователей в Планировщике заданий.

Устранить эту ошибку проще простого, достаточно установить пароль для учётной записи администратора, но как быть, если вы хотите по-прежнему не использовать пароль для своей учётки? Решение тоже очень простое. Если вы работаете в Windows Pro или выше, задать нужную конфигурацию можно будет в редакторе локальных групповых политик, в домашней версии то же самое можно сделать через редактор реестра.

Откройте командой gpedit.msc редактор локальных групповых политик и перейдите по цепочке Конфигурация компьютера -> Конфигурация Windows -> Параметры безопасности -> Локальные политики -> Параметры безопасности. В правой колонке отыщите политику «Учетные записи: разрешить использования пустых паролей только при консольном входе».

Дважды кликните по ней и установите радиокнопку в положение «Отключено».

Сохраните настройки. Они должны вступить в силу сразу же.

Точно такой же результат вы получите, воспользовавшись редактором реестра.

Откройте его командой regedit и перейдите по пути:

В сегодняшней статье рассмотрим как избавиться от ошибки «Ошибка ограниченного использования учетной записи пользователя. Возможные причины — запрещены пустые пароли или в политике включено ограничение использования.»

Если ваша учетная запись без пароля и вы через удаленный рабочий стол пытаетесь зайти на другой компьютер, или если вы хотите для всех пользователей в планировщике заданий создать задачу, также при этом используете учетную запись без пароля — вы увидите ошибку ограничения использования учетной записи пользователя. Конечно вы можете задать пароль для своей учетной записи и в следующий раз при выполнении вышеописанных действий, ошибки вы не увидите. Но, что если вы хотите и дальше использовать учетную запись без пароля?

Исправляем ошибку ограниченного использования учетной записи в групповых политиках

Данный способ работает в Windows 10 Pro, Enterprise или Education, если у вас домашняя версия десятки — переходите к первому способу.

1. Откройте групповые политики: в строке поиска или в меню выполнить (выполнить вызывается клавишами Win+R) введите gpedit.msc и нажмите клавишу Enter.

2. Зайдите в «Конфигурация компьютера» => Конфигурация Windows => Параметры безопасности => Локальные политики => Параметры безопасности => в правой колонке откройте Учетные записи: разрешить использования пустых паролей только при консольном входе => поставьте точку напротив «Отключен» и нажмите «ОК». Закройте окно редактора локальной групповой политики, изменения должны вступить в силу сразу же.

Исправляем ошибку ограниченного использования учетной записи в групповых политиках

Данный способ работает во всех изданиях Windows 10. Перед редактированием реестра рекомендуется создать точку для восстановления системы.

1. Откройте редактор реестра: в строке поиска или в меню выполнить (выполнить вызывается клавишами Win+R) введите команду regedit и нажмите клавишу Enter.

2. Перейдите по пути HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Control Lsa. В разделе Lsa откройте параметр LimitBlankPasswordUse и измените его значение на , после чего нажмите «ОК» и закройте окно редактора реестра.

На сегодня всё, если вы знаете другие способы или у вас есть дополнения — пишите комментарии! Удачи Вам 🙂

Область применения

В этой статье описаны рекомендации, сведения о расположении, значения и рекомендации по обеспечению безопасности для учетных записей: ограничить использование пустых паролей только параметрами политики безопасности «только консольный вход» .

Справочник

Учетные записи: ограничить использование пустых паролей только параметрами политики входа в систему. определяет, разрешены ли в локальных учетных записях, которые содержат пустые пароли, удаленные интерактивные входы в сеть с помощью сетевых служб, таких как службы удаленных рабочих столов, Telnet и протокол передачи файлов (FTP). Если этот параметр политики включен, локальная учетная запись должна содержать непустой пароль, который будет использоваться для интерактивного или сетевого входа на удаленный клиент.

Этот параметр политики не влияет на интерактивные входы, которые физически выполняются на консоли или в сеансах, использующих учетные записи домена. В других приложениях Майкрософт, использующих удаленные интерактивные входы, можно пропустить этот параметр политики. Пустые пароли — это серьезная угроза безопасности компьютера, и они должны быть запрещены как в корпоративной политике, так и в соответствующих технических мерах. Тем не менее, если пользователь, имеющий возможность создавать новые учетные записи, создает учетную запись, которая не позволяет использовать параметры политики паролей на основе домена, она может иметь пустой пароль. Например, пользователь может построить автономную систему, создать одну или несколько учетных записей с пустыми паролями, а затем присоединить компьютер к домену. Локальные учетные записи с пустыми паролями будут по-прежнему работать. Любой пользователь, который знает имя учетной записи, может использовать учетные записи с пустыми паролями для входа в систему.

Устройства, не включенные в физически безопасные расположения, должны всегда применять надежные политики паролей для всех локальных учетных записей пользователей. В противном случае любой пользователь, имеющий физический доступ к устройству, может войти в систему с помощью учетной записи пользователя, не имеющей пароля. Это особенно важно для переносных устройств.

Если вы примените эту политику безопасности к группе «все», ни один из них не сможет войти в службу удаленных рабочих столов.

Возможные значения

- Enabled

- Отключено

- Не определено

Рекомендации

- Рекомендуется настроить учетные записи: ограничить использование пустых паролей для входа в консоль только для включения.

Назначение

Параметры компьютера Конфигуратионвиндовс Сеттингссекурити Сеттингслокал ПолиЦиессекурити

Значения по умолчанию

В приведенной ниже таблице перечислены фактические и действующие значения по умолчанию для этой политики. Значения по умолчанию также указаны на странице свойств политики.

| Тип сервера или объект групповой политики | Значение по умолчанию |

|---|---|

| Политика домена по умолчанию | Не определено |

| Политика контроллера домена по умолчанию | Не определено |

| Параметры по умолчанию отдельного сервера | Включено |

| Параметры по умолчанию, действующие на контроллере домена | Включено |

| Действующие параметры по умолчанию для рядового сервера | Включено |

| Параметры по умолчанию, действующие на клиентском компьютере | Включено |

Средства управления политикой

В этом разделе описаны возможности и инструменты, которые можно использовать для управления политикой.

Необходимость перезапуска

Нет. Изменения этой политики вступают в силу без перезапуска устройства, когда они хранятся на локальном компьютере или распределены с помощью групповой политики.

Рекомендации по конфликтам политики

Политика, предоставленная через GPO, имеет приоритет по сравнению с локально настроенным параметром политики на компьютере, подключенном к домену. Для определения действующей минимальной длины пароля на контроллере домена используйте команду ADSI Edit или dsquery.

Групповая политика

Этот параметр политики можно настроить с помощью консоли управления групповыми политиками (GPMC) для распространения с помощью объектов групповой политики (GPO). Если эта политика не содержится в распределенном объекте групповой политики, эту политику можно настроить на локальном устройстве с помощью оснастки локальной политики безопасности.

Вопросы безопасности

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации.

Уязвимость

Пустые пароли — это серьезная угроза безопасности компьютера, и их следует отключать с помощью организационной политики и подходящие технические меры. Начиная с Windows Server 2003, параметры доменов Active Directory по умолчанию используют сложные пароли не менее семи знаков и восемь символов, начиная с Windows Server2008. Тем не менее, если пользователи, у которых есть возможность создавать новые учетные записи, пропускают политики паролей на основе домена, они могут создавать учетные записи с пустыми паролями. Например, пользователь может создать на отдельном компьютере один или несколько учетных записей с пустыми паролями, а затем присоединить компьютер к домену. Локальные учетные записи с пустыми паролями будут по-прежнему работать. Любой пользователь, который знает имя одной из этих незащищенных учетных записей, может использовать ее для входа в систему.

Противодействие

Включите учетные записи: ограничить использование пустых паролей для параметра «только консольный вход» .

Если вы настолько доверяете другим пользователям в своей локальной сети и не вводите пароль на свой компьютер, при попытке доступа к той же сети на другом ПК вы, скорее всего, получите уведомление «Ошибка ограниченного использования учетной записи пользователя»… В окне уведомления помимо прочего будет указана возможная причина ошибки, то есть использование пустых паролей или наличие ограничений в локальных групповых политиках.

Аналогичная ошибка возникнет при создании задачи для всех пользователей в Планировщике задач.

Устранить эту ошибку так же просто, как почистить грушу, просто установите пароль для учетной записи администратора, но что, если вы по-прежнему не хотите использовать пароль для своей учетной записи? Решение тоже очень простое. Если вы в Windows Pro или выше, вы можете установить желаемую конфигурацию в редакторе локальной групповой политики, в домашней версии то же самое можно сделать через редактор реестра.

Открыть командой gpedit.msc редактор локальной групповой политики и перейдите в Конфигурация компьютера -> Конфигурация Windows -> Параметры безопасности -> Локальные политики -> Цепочка параметров безопасности. В правом столбце найдите политику «Учетные записи: разрешать пустые пароли только при входе в консоль».

Дважды щелкните по нему и установите переключатель в положение «Отключено».

Сохраните ваши настройки. Они должны вступить в силу немедленно.

Вы получите точно такой же результат, используя редактор реестра.

Откройте его командой regedit и идите по тропинке:

HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Control Lsa

В правом столбце редактора найдите параметр LimitBlankPasswordUse и измените его значение с 1 на 0.

После сохранения настроек и выхода из редактора реестра снова войдите в систему или перезагрузите компьютер. Требование пароля будет отключено, и вы сможете легко создавать задачи для всех пользователей и подключаться к другим компьютерам в локальной сети.

Источник изображения: www.white-windows.ru

You might have seen on certain websites that for registering, you will have to enter a password that matches the criterion set by the website (for example a password should be minimum 8 characters long, should contain lower and upper case letters, etc.). You can implement this feature in Windows 11/10/8/7 as well, using either Local Security Policy for Windows or using an elevated command prompt for users with other Windows 111/10 editions.

You can change the following aspects of your Password Policy in Windows 11/10:

- Enforce Password History

- Maximum password age

- Minimum password age

- Minimum password length

- Password must meet complexity requirements

- Store password using reversible encryption.

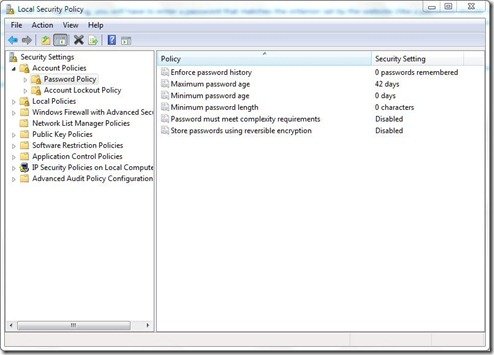

1) Using Local Security Policy

Type Local Security Policy in the start menu search and press Enter. The LSP window will open. Now from the left pane, choose Password Policy from under Account Policies. Now on the right side, six options will be listed.

Details of each of those options are listed below.

Enforce Password History

This security setting determines the number of unique new passwords that have to be associated with a user account before an old password can be reused. The value must be between 0 and 24 passwords. This policy enables administrators to enhance security by ensuring that old passwords are not reused continually.

Maximum password age

This security setting determines the period of time (in days) that a password can be used before the system requires the user to change it. You can set passwords to expire after a number of days between 1 and 999, or you can specify that passwords never expire by setting the number of days to 0. If the maximum password age is between 1 and 999 days, the Minimum password age must be less than the maximum password age. If the maximum password age is set to 0, the minimum password age can be any value between 0 and 998 days.

Minimum password age

This security setting determines the period of time (in days) that a password must be used before the user can change it. You can set a value between 1 and 998 days, or you can allow changes immediately by setting the number of days to 0. The minimum password age must be less than the maximum password age, unless the maximum password age is set to 0, indicating that passwords will never expire. If the maximum password age is set to 0, the minimum password age can be set to any value between 0 and 998.

Minimum password length

This security setting determines the least number of characters that a password for a user account may contain. You can set a value of between 1 and 14 characters, or you can establish that no password is required by setting the number of characters to 0.

Password must meet complexity requirements

This security setting determines whether passwords must meet complexity requirements. If this policy is enabled, passwords must meet the following minimum requirements:

– Not contain the user’s account name or parts of the user’s full name that exceed two consecutive characters

– Be at least six characters in length

– Contain characters from three of the following four categories:

- English uppercase characters (A through Z)

- English lowercase characters (a through z)

- Base 10 digits (0 through 9)

- Non-alphabetic characters (for example, !, $, #, %)

Complexity requirements are enforced when passwords are changed or created.

Store password using reversible encryption

This security setting determines whether the operating system stores passwords using reversible encryption. This policy provides support for applications that use protocols that require knowledge of the user’s password for authentication purposes. Storing passwords using reversible encryption is essentially the same as storing plaintext versions of the passwords. For this reason, this policy should never be enabled unless application requirements outweigh the need to protect password information.

To change any or all these options, just double click the option, select the appropriate choice, and click OK.

Read: How to harden Windows Login Password Policy & Account Lockout Policy.

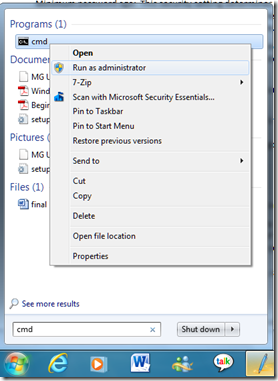

2) Using an elevated Command Prompt

Type cmd in the start menu search. From under Programs, right-click cmd and select Run as administrator.

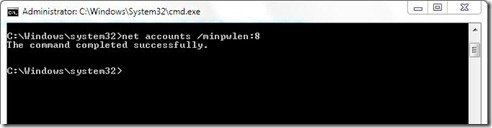

The commands and their explanation is given below.

1] This sets the minimum number of characters a password must contain. Replace the word length with the desired number of characters. The range is 0-14.

net accounts /minpwlen:length

2] This sets the maximum number of days after which the user will have to change the password. Replace days with the desired value. The range is from 1-999. If used unlimited, no limit is set. The value of maxpwage should always be greater than minpwage.

net accounts /maxpwage:days

3] This sets the minimum number of days that must pass before the password can be changed. Replace days with the desired value. The range is from 1-999.

net accounts /minpwage:days

4] This sets the number of times after which a password can be used again. Replace number with the desired value. The maximum value is 24.

net accounts /uniquepw:number

To use a command, just enter it in the command prompt as shown, and press Enter.

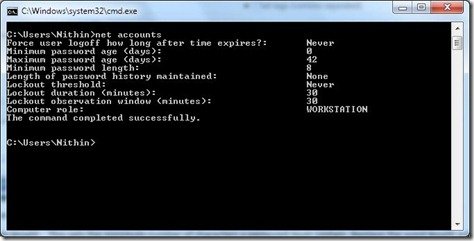

To review the settings type the following in the CMD and press Enter:

net accounts

An overview of all the settings will be shown.

Hope this helps.

You might have seen on certain websites that for registering, you will have to enter a password that matches the criterion set by the website (for example a password should be minimum 8 characters long, should contain lower and upper case letters, etc.). You can implement this feature in Windows 11/10/8/7 as well, using either Local Security Policy for Windows or using an elevated command prompt for users with other Windows 111/10 editions.

You can change the following aspects of your Password Policy in Windows 11/10:

- Enforce Password History

- Maximum password age

- Minimum password age

- Minimum password length

- Password must meet complexity requirements

- Store password using reversible encryption.

1) Using Local Security Policy

Type Local Security Policy in the start menu search and press Enter. The LSP window will open. Now from the left pane, choose Password Policy from under Account Policies. Now on the right side, six options will be listed.

Details of each of those options are listed below.

Enforce Password History

This security setting determines the number of unique new passwords that have to be associated with a user account before an old password can be reused. The value must be between 0 and 24 passwords. This policy enables administrators to enhance security by ensuring that old passwords are not reused continually.

Maximum password age

This security setting determines the period of time (in days) that a password can be used before the system requires the user to change it. You can set passwords to expire after a number of days between 1 and 999, or you can specify that passwords never expire by setting the number of days to 0. If the maximum password age is between 1 and 999 days, the Minimum password age must be less than the maximum password age. If the maximum password age is set to 0, the minimum password age can be any value between 0 and 998 days.

Minimum password age

This security setting determines the period of time (in days) that a password must be used before the user can change it. You can set a value between 1 and 998 days, or you can allow changes immediately by setting the number of days to 0. The minimum password age must be less than the maximum password age, unless the maximum password age is set to 0, indicating that passwords will never expire. If the maximum password age is set to 0, the minimum password age can be set to any value between 0 and 998.

Minimum password length

This security setting determines the least number of characters that a password for a user account may contain. You can set a value of between 1 and 14 characters, or you can establish that no password is required by setting the number of characters to 0.

Password must meet complexity requirements

This security setting determines whether passwords must meet complexity requirements. If this policy is enabled, passwords must meet the following minimum requirements:

– Not contain the user’s account name or parts of the user’s full name that exceed two consecutive characters

– Be at least six characters in length

– Contain characters from three of the following four categories:

- English uppercase characters (A through Z)

- English lowercase characters (a through z)

- Base 10 digits (0 through 9)

- Non-alphabetic characters (for example, !, $, #, %)

Complexity requirements are enforced when passwords are changed or created.

Store password using reversible encryption

This security setting determines whether the operating system stores passwords using reversible encryption. This policy provides support for applications that use protocols that require knowledge of the user’s password for authentication purposes. Storing passwords using reversible encryption is essentially the same as storing plaintext versions of the passwords. For this reason, this policy should never be enabled unless application requirements outweigh the need to protect password information.

To change any or all these options, just double click the option, select the appropriate choice, and click OK.

Read: How to harden Windows Login Password Policy & Account Lockout Policy.

2) Using an elevated Command Prompt

Type cmd in the start menu search. From under Programs, right-click cmd and select Run as administrator.

The commands and their explanation is given below.

1] This sets the minimum number of characters a password must contain. Replace the word length with the desired number of characters. The range is 0-14.

net accounts /minpwlen:length

2] This sets the maximum number of days after which the user will have to change the password. Replace days with the desired value. The range is from 1-999. If used unlimited, no limit is set. The value of maxpwage should always be greater than minpwage.

net accounts /maxpwage:days

3] This sets the minimum number of days that must pass before the password can be changed. Replace days with the desired value. The range is from 1-999.

net accounts /minpwage:days

4] This sets the number of times after which a password can be used again. Replace number with the desired value. The maximum value is 24.

net accounts /uniquepw:number

To use a command, just enter it in the command prompt as shown, and press Enter.

To review the settings type the following in the CMD and press Enter:

net accounts

An overview of all the settings will be shown.

Hope this helps.

Содержание

- 1 Исправляем ошибку ограниченного использования учетной записи в групповых политиках

- 2 Сетевые ошибки Windows

Если вы настолько доверяете другим пользователям своей локальной сети и не ставите пароль на свой компьютер, то при попытке зайти по этой же сети на другой ПК вы наверняка получите уведомление «Ошибка ограниченного использования учетной записи пользователя». В окошке с уведомлением помимо прочего будет указана возможная причина ошибки, а именно использование пустых паролей или наличие ограничений в локальных групповых политиках.

С аналогичной ошибкой вам придётся столкнуться при создании задачи для всех пользователей в Планировщике заданий.

Устранить эту ошибку проще простого, достаточно установить пароль для учётной записи администратора, но как быть, если вы хотите по-прежнему не использовать пароль для своей учётки? Решение тоже очень простое. Если вы работаете в Windows Pro или выше, задать нужную конфигурацию можно будет в редакторе локальных групповых политик, в домашней версии то же самое можно сделать через редактор реестра.

Откройте командой gpedit.msc редактор локальных групповых политик и перейдите по цепочке Конфигурация компьютера -> Конфигурация Windows -> Параметры безопасности -> Локальные политики -> Параметры безопасности. В правой колонке отыщите политику «Учетные записи: разрешить использования пустых паролей только при консольном входе».

Дважды кликните по ней и установите радиокнопку в положение «Отключено».

Сохраните настройки.Они должны вступить в силу сразу же.

Точно такой же результат вы получите, воспользовавшись редактором реестра.

Откройте его командой regedit и перейдите по пути:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlLsa

В правой колонке редактора отыщите параметр LimitBlankPasswordUse и измените его значение с 1 на .

Сохранив настройки и закрыв редактор реестра, перезайдите в систему или перезагрузите компьютер. Требование пароля будет отключено и вы сможете беспрепятственно создавать задачи для всех пользователей и подключаться к другим компьютерам в локальной сети.

Исправляем ошибку ограниченного использования учетной записи в групповых политиках

Данный способ работает в Windows 10 Pro, Enterprise или Education, если у вас домашняя версия десятки — переходите к первому способу.

1. Откройте групповые политики: в строке поиска или в меню выполнить (выполнить вызывается клавишами Win+R) введите gpedit.msc и нажмите клавишу Enter.

2. Зайдите в «Конфигурация компьютера» => Конфигурация Windows => Параметры безопасности => Локальные политики => Параметры безопасности => в правой колонке откройте Учетные записи: разрешить использования пустых паролей только при консольном входе => поставьте точку напротив «Отключен» и нажмите «ОК». Закройте окно редактора локальной групповой политики, изменения должны вступить в силу сразу же.

Настройка другой функциональности удаленного доступа

В окне подключения к удаленному компьютеру есть вкладки с настраиваемыми параметрами.

| Вкладка | Назначение |

| «Экран» | |

| «Локальные ресурсы» | Для экономии системных ресурсов можно отключить воспроизведение звука на удаленном компьютере. В разделе локальных устройств и можно выбрать принтер и другие устройства основного компьютера, которые будут доступны на удаленном ПК, например, USB-устройства, карты памяти, внешние диски. |

Подробности настройки удаленного рабочего стола в Windows 10 – в этом видео. А теперь вернемся к безопасности RDP.

Сетевые ошибки Windows

Итак, по умолчанию в стандартной Windows XP Professional доступ к сетевым ресурсам без пароля запрещен. В бездоменной сети или необходимо создать пользователей с одинаковыми паролями для на всех машинах, или же включить учетные записи гостей, после чего обязательно расшарить ресурс или для пользователя «Все» (если используется авторизация через Гостя) или же назначить тех пользователей, которые будут авторизоваться на на машине (в случае авторизации по имени пользователя и паролю).

И здесь могут возникнуть 2 типовые ошибки:

- Вход в систему не произведен. Имеются ограничения, связанные с учетной записью.

- Вход в систему не возможен: выбранный режим входа для данного пользователя на этом компьютере не предусмотрен.

Обе они вызваны настройками локальных политик безопасности на том компьютере, к которому производится подключение.

Подключение к удаленному рабочему столу

Для подключения по RDP необходимо, на удаленном компьютере была учетная запись с паролем, в системе должны быть разрешены удаленные подключения, а чтобы не менять данные доступа при постоянно меняющемся динамическом IP-адресе, в настройках сети можно присвоить статический IP-адрес. Удаленный доступ возможен только на компьютерах с Windows Pro, Enterprise или Ultimate. Для удаленного подключения к компьютеру нужно разрешить подключение в «Свойствах Системы» и задать пароль для текущего пользователя, либо создать для RDP нового пользователя. Пользователи обычных аккаунтов не имеют права самостоятельно предоставлять компьютер для удаленного управления. Такое право им может дать администратор. Препятствием использования протокола RDP может стать его блокировка антивирусами. В таком случае RDP нужно разрешить в настройках антивирусных программ. Стоит отметить особенность некоторых серверных ОС: если один и тот же пользователь попытается зайти на сервер локально и удаленно, то локальный сеанс закроется и на том же месте откроется удаленный. И наоборот, при локальном входе закроется удаленный сеанс. Если же зайти локально под одним пользователем, а удаленно — под другим, то система завершит локальный сеанс. Подключение по протоколу RDP осуществляется между компьютерами, находящимися в одной локальной сети, или по интернету, но для этого потребуются дополнительные действия – проброс порта 3389 на роутере, либо соединение с удаленным компьютером по VPN. Чтобы подключиться к удаленному рабочему столу в Windows 10, можно разрешить удаленное подключение в «Параметры — Система — Удаленный рабочий стол» и указать пользователей, которым нужно предоставить доступ, либо создать отдельного пользователя для подключения. По умолчанию доступ имеют текущий пользователь и администратор. На удаленной системе запустите утилиту для подключения. Нажмите Win+R, введите MSTSC и нажмите Enter. В окне введите IP-адрес или имя компьютера, выберите «Подключить», введите имя пользователя и пароль. Появится экран удаленного компьютера. При подключении к удаленному рабочему столу через командную строку (MSTSC) можно задать дополнительные параметры RDP:

Для Mac OS компания Microsoft выпустила официальный RDP-клиент, который стабильно работает при подключении к любым версиям ОС Windows. В Mac OS X для подключения к компьютеру Windows нужно скачать из App Store приложение Microsoft Remote Desktop. В нем кнопкой «Плюс» можно добавить удаленный компьютер: введите его IP-адрес, имя пользователя и пароль. Двойной щелчок на имени удаленного рабочего стола в списке для подключения откроет рабочий стол Windows. На смартфонах и планшетах под Android и iOS нужно установить приложение Microsoft Remote Desktop («Удаленный рабочий стол Майкрософт») и запустить его. Выберите «Добавить» введите параметры подключения — IP-адрес компьютера, логин и пароль для входа в Windows. Еще один способ — проброс на роутере порта 3389 на IP-адрес компьютера и подключение к публичному адресу роутера с указанием данного порта. Это делается с помощью опции Port Forwarding роутера. Выберите Add и введите:

Name: RDP Type: TCP & UDP Start port: 3389 End port: 3389 Server IP: IP-адрес компьютера для подключения.А что насчет Linux? RDP –закрытый протокол Microsoft, она не выпускает RDP-клиентов для ОС Linux, но можно воспользоваться клиентом Remmina. Для пользователей Ubuntu есть специальные репозитории с Remmina и RDP. Протокол RDP также используется для подключения к виртуальным машинам Hyper-V. В отличие от окна подключения гипервизора, при подключении по RDP виртуальная машина видит различные устройства, подсоединенных к физическому компьютеру, поддерживает работу со звуком, дает более качественное изображение рабочего стола гостевой ОС и т.д. У провайдеров виртуального хостинга серверы VPS под Windows по умолчанию обычно также доступны для подключения по стандартному протоколу RDP. При использовании стандартной операционной системы Windows для подключения к серверу достаточно выбрать: «Пуск — Программы — Стандартные — Подключение к удаленному рабочему столу» или нажать Win+R и в открывшемся окне набрать MSTSC. В окне вводится IP-адрес VPS-сервера. Нажав кнопку «Подключить», вы увидите окно с полями авторизации. Чтобы серверу были доступны подключенные к вашему ПК USB-устройства и сетевые принтеры, при первом подключении к серверу выберите «Показать параметры» в левом нижнем углу. В окне откройте вкладку «Локальные ресурсы» и выберите требуемые параметры. С помощью опции сохранения данных авторизации на удаленном компьютере параметры подключения (IP-адрес, имя пользователя и пароль) можно сохранить в отдельном RDP-файлом и использовать его на другом компьютере. RDP также можно использовать для подключения к виртуальным машинам Azure.Используемые источники:

- https://www.white-windows.ru/kak-v-windows-10-ispravit-oshibku-zapreta-ispolzovaniya-pustyh-parolej-pri-podklyuchenii-k-kompyuteram-v-lokalnoj-seti/

- https://vynesimozg.com/zapreshheny-pustye-paroli-ili-v-politike-vklyucheno-ogranichenie-ispolzovaniya/

- https://m.habr.com/en/company/ruvds/blog/358630/

- https://hww.ru/wp/2012/02/windows-vxod-ne-vypolnen-setevye-problemy/