Бывает такие случаи, когда при использовании RDP (Remote Desktop Protocol — протокол удалённого рабочего стола), не видно программ, которые установленные в системном трее, или ошибки и уведомления просто не отображаются. Для того, чтобы решить данную проблему, к терминальному северу можно подключиться в консольном режиме через тот же RDP.

Удаленный рабочий стол (Remote Desktop Protocol) или RDP — это технология дистанционного подключения к компьютеру (серверу), для непосредственного управлению им через локальную сеть или интернет. Я уже рассказывал о данной технологии в видеоуроке «Подключение к компьютеру через удаленный рабочий стол».

Использование, каких-либо программ удаленного администрирования для подключения к рабочему столу напрямую не всегда удобно, например, при нестабильной связи или ограничении времени сеанса. Так вот в данной статье мы расскажем, о нехитрой вещи, которую некоторые коллеги возможно не знали.

При использовании клиента удаленного рабочего стола (RDP) Windows, в качестве средства подключения к компьютеру с Windows Server 2003/2008/2012 с запущенной службой сервера терминалов, у вас есть возможность подключения на консоль сервера. Используя эту опцию, вы можете войти на сервер, так, как если бы вы сидели прямо перед ним, а не создавать новые сессии через сетевое подключение. Дело в том, что при удаленной установке некоторых программ, могут возникнуть проблемы, которые не позволят вам сделать это из терминальной сессии, поэтому вам понадобиться войти на сервер через консоль.

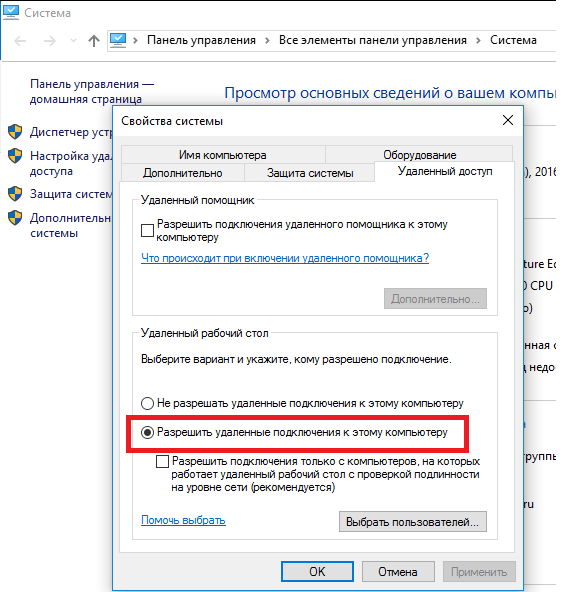

Включение удаленного доступа на своем компьютере.

Для того, чтобы настроить удаленный доступ на целевом компьютере, владелец или администратор должен выполнить следующие действия (Мой компьютер Свойства Настройка удаленного доступа Удаленный доступ Разрешить подключение от компьютеров с любой версией удаленного рабочего стола).

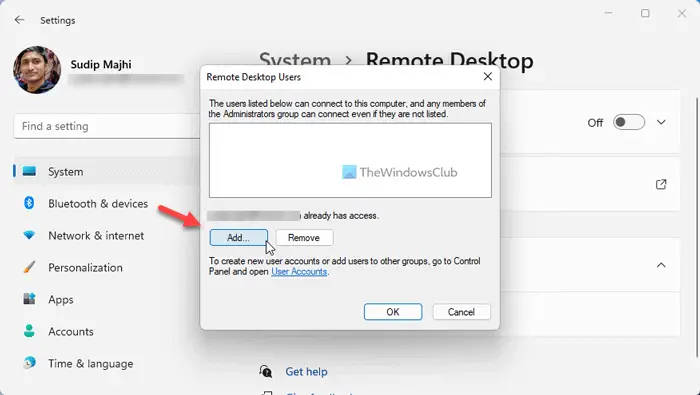

Если хотите пускать в свой компьютер только определённых пользователей или группы пользователей вашей сети, то необходимо поставить галочку «Разрешить подключение с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети (рекомендуется)».

Как же подключиться к удаленному рабочему столу?

Это конечно же стандартными средствами Windows (Пуск Все программы Стандартные Подключение к удалённому рабочему столу)

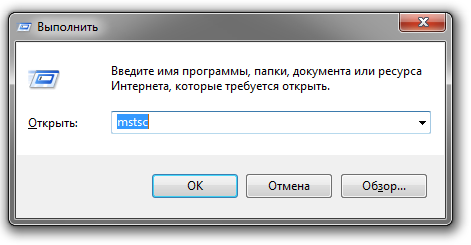

Или через команду Выполнить (Win+R) и вводим команду mstsc. Это более быстрый способ и его используют в основном админы и разработчики программ, т.к. часто приходится подключаться к удаленным рабочим столам серверов.

Как же подключиться к консоли удаленного рабочего стола?

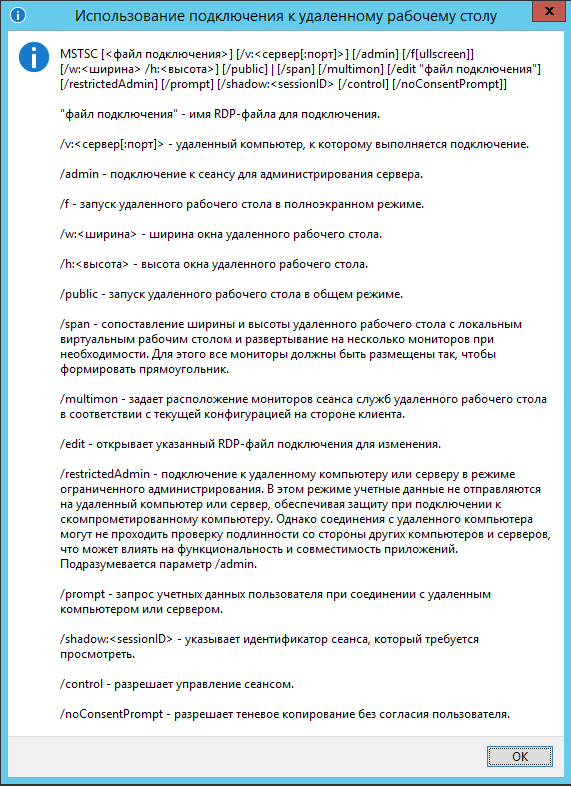

Для этого в появившемся окне вбиваем команду:

— Windows Server 2003 и Windows XP: mstsc /console

— Windows Server 2008/2012 и Windows 7/8/8.1: mstsc /admin

Вводим имя терминального севера или компьютера.

И вводим учетные данные пользователя имеющего права для удаленного подключения.

Так как RDP по умолчанию создаёт виртуальную консоль, то подключение происходит не к самой сессии, а непосредственно к консоли (основная консоль-мышь/клавиатура).

Какая разница между простым подключением к удаленному рабочему столу и подключением к консоли?

— Подключение через консоль — доступно только администраторам и фактически приравнивается к обыкновенному входу в систему. Тогда как простое подключение по rdp — это терминальная сессия, соответственно то программное обеспечение, которое сопротивляется запуску под терминальной сессией, под консолью может вполне успешно работать.

— В первом случае создается новая сессия (mstsc), параллельная с существующей. Во втором случае подключение осуществляется к своему рабочему столу (в рамках лицензий на терминал).

The /console switch was for connecting to the console session. This functionality is no longer considered useful, and has been removed:

- Microsoft Support, 2008-05-06, KB947723 Changes to remote administration in Windows Server 2008

- Dead original version: https://support.microsoft.com/kb/947723

- Archived version: https://web.archive.org/web/20190715172551/https://support.microsoft.com/en-us/help/947723/changes-to-remote-administration-in-windows-server-2008

- Alternative archived version: https://archive.ph/3N9Ra

For backwards compatibility, the /admin switch behaves like the /console switch when connecting to a Windows 2003 or Windows 2003 R2 server. It does not behave like the /console switch when connecting to a modern version of Windows. (I am not sure whether the /admin switch has any effect when connecting to a Windows XP machine.)

When connecting to a modern server version of Windows with the Remote Desktop Services component installed, the /admin switch affects certain behaviour, most notably whether a CAL (Client Access License) is consumed, as described in the linked article. (Note: prior to Windows 2008 R2, the Remote Desktop Services component was called Terminal Services.)

When connecting to a modern version of Windows Server that does not have Remote Desktop Services installed, or to a modern version of a Windows client edition, you do not need the /admin switch. You can use it, but it has no effect.

In summary: in theory, at least, you should not need to connect to the console session. Whatever documentation you are reading that suggests that you do may be out of date.

Addendum: Windows does allow components and third-party software to distinguish between Remote Desktop sessions and local sessions. In particular, applications run in Remote Desktop sessions have the REMOTE INTERACTIVE LOGON token whereas applications run in local sessions have the CONSOLE LOGON token.

I am not personally aware of any Windows components or third-party software that only allow access to the console logon except for the «Restrict [CD-ROM/Floppy] access to locally logged-on user only» policies, which are off by default.

The /admin switch does not affect this behaviour. I no longer have access to any Windows Server 2003 machines to see what the /console switch did in this respect.

Здравствуйте.

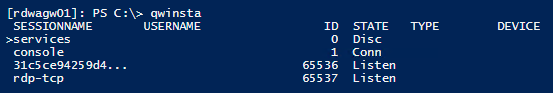

Интересует как разрешить следующую ситуацию. Что бы не быть голословным предоставляю вывод команды qwinsta:

________________________________________________________________

C:UsersUser1>qwinsta

СЕАНС ПОЛЬЗОВАТЕЛЬ ID СТАТУС ТИП УСТР-ВО

services 0 Диск

>console User1 1 Активно

________________________________________________________________

Хочу так же только по rdp к этому компу.

В Windows xp,7 работает вариант mstsc /admin, а так же ее разнообразные вариации. Но с Windows 10 такое не получается. Он все время создает отдельную rdp сессию. Есть вариант переключиться на console используя примерно следующее :

tscon x /dest:console

Но тогда отваливается rdp сессия из под которой я это делаю. В общем мне нужно удаленно подключиться на прямую к console. Или как нибудь на нее, не отваливаясь удаленно, переключиться. Варианты VNC и их аналоги не интересуют.

Почему не отрабатывает ключ /admin не понятно. Ведь если я подключаюсь на тот же xp с любого компа он работает как надо… В общем помогите разобраться. Может я что то не правильно понимаю или что то в

windows 10 не донастроил?

Подключаемся к рабочему столу пользователя Windows 10 с помощью теневого подключения

Помимо использования Remote Assistance, вы можете удаленно подключиться к рабочему столу пользователя Windows 10 с помощью теневого RDP подключения ( Remote Desktop Shadowing ). Большинство администраторов так или иначе пользовались этим функционалом для подключения к сессиям пользователей на терминальных RDS серверах с Windows Server 2012 R2 / Server 2016. Однако далеко не все знают, что теневое подключение можно использовать для удаленного просмотра и взаимодействия с рабочим столом пользователя и на десктопной Windows 10. Рассмотрим, как это работает.

Как вы помните, если попытаться удаленно подключится к компьютеру с Windows 10 через RDP, то сессия пользователя, работающего локально выбивается (даже если вы включите возможность использования нескольких одновременных RDP сессий в Windows 10 ). Однако вы можете подключится непосредственно подключиться к консольной сессии пользователя без блокировки его сеанса.

Предположим, вам нужно подключиться с сервера Windows Server 2012 R2 к рабочему столу пользователя, работающего локально за рабочей станцией с Windows 10.

Для теневого подключения к сессии пользователя нужно использовать стандартную RDP утилиту mstsc.exe . Формат команды такой:

Также можно использовать одну из опций:

- /prompt – запросить имя и пароль пользователя, под которым выполняется подключение (если не указано, подключение выполняется под текущим пользователем).

- /control – режим взаимодействия с сеансом пользователя. Если параметр не задан, вы подключитесь в режиме просмотра (наблюдения) сессии пользователя, т.е. вы не сможете управлять его мышью и вводить данные с клавиатуры;

- /noConsentPrompt – не запрашивать у пользователя подтверждение на подключение к сессии.

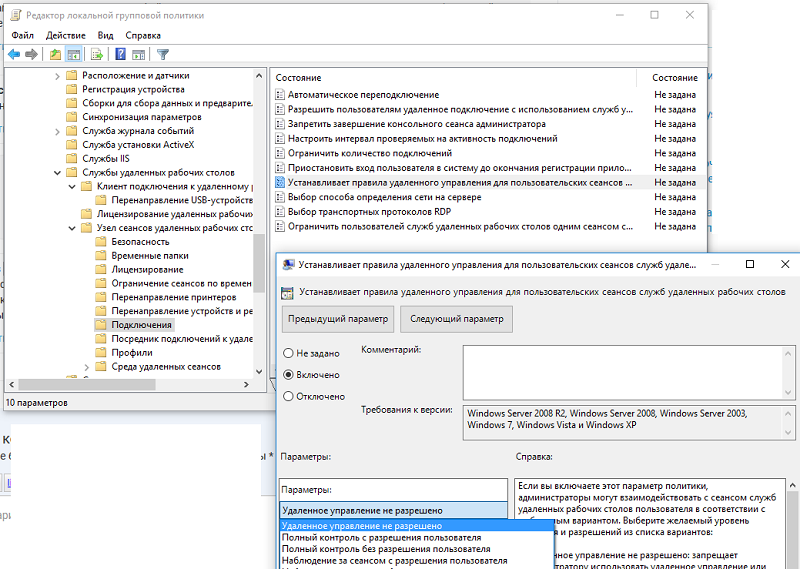

Режим теневого подключения (нужно ли запрашивать подтверждение пользователя, и возможно управления в сессии или только наблюдение) настраивается с помощью групповой политики или редактирования реестра.

Политика находится в разделе Конфигурация компьютера ->Административные шаблоны –> Компоненты Windows –> Службы удаленных рабочих столов –> Узел сеансов удаленных рабочих столов –> Подключения (Policies -> Administrative Templates -> Windows components -> Remote Desktop Services -> Remote Session Host -> Connections) и называется « Установить правила удаленного управления для пользовательских сеансов служб удаленных рабочих столов » (Set rules for remote control of Remote Desktop Services user sessions).

Вместо включения политики можно выставить значение dword ключа с именем Shadow в ветке реестра HKLMSOFTWAREPoliciesMicrosoftWindows NTTerminal Services. Допустимые значения:

- 0 – запретить удаленное управление;

- 1 — полный контроль с разрешения пользователя;

- 2 — полный контроль без разрешения пользователя;

- 3 — наблюдение за сеансом с разрешения пользователя;

- 4 — наблюдение за сеансом без разрешения пользователя.

По умолчанию данный ключ не задан и теневое подключение осуществляется в режиме полного контроля с разрешения пользователя.

Чтобы удаленно подключится к компьютеру через теневое подключение, у подключающейся учетной записи должны быть права администратора на компьютере, а в свойствах системы включен удаленный рабочий стол (RDP).

Запросим удаленно список сессий на рабочей станции Windows 10 командой:

Как вы видите, на данном компьютере имеется одна консольная сессия пользователя с идентификатором >

Итак, попробуем удаленно подключиться к сессии пользователя через теневое подключение. Выполните команду:

Mstsc /shadow:1 /v:192.168.11.60

На экране пользователя Windows 10 появится запрос:

Запрос на удаленное подключение

Username запрашивает удаленный просмотр вашего сеанса. Вы принимаете этот запрос.

Если пользователь разрешит соединение, вы подключитесь к его консольному сеансу и увидите его рабочий стол. Вы будете видеть все действия пользователя, но не сможете взаимодействовать с его сессией.

Совет . Для завершения теневой сессии нажмите на компьютере alt+* или ctrl+* на RDS сервере.

Если проверить сетевые соединения с помощью TCPView, можно увидеть, что взаимодействие идет через RemoteRPC (а не по протоколу RDP с портом TCP 3389). Т.е. для подключения используется случайный TCP порт из высокого диапазона RPC. На стороне подключающегося компьютера соединение устанавливает mstsc.exe, на стороне клиента подключение обрабатывает rdpsa.exe или rdpsaproxy.exe (в зависимости от билда Windows 10). Поэтому на клиенте должен быть включен RemoteRPC:

Функционал теневого подключения Remote Desktop Shadowing работает в Windows 10 / 8.1 и Windows Server 2012 R2 /2016. Чтобы теневое подключение работало на клиентах с Windows 7 SP1 (Windows Server 2008 R2) нужен RDP клиент версии 8.1 – поэтому придется установить обновление KB2830477 (требует наличия установленных KB2574819 и KB2857650).

Таким образом Remote Desktop Shadowing можно использовать как аналог Remote Assistance (Удаленный помощник) или TeamViewer для локальной или корпоративной сети.

Источник

Подключение к удаленному рабочему столу в Windows с помощью приложения mstsc.exe

Обычный пользователь ПК или ноутбука на базе Windows 10 использует свое устройство обыденно: садится, включает и начинает напрямую работать на устройстве. Но есть, скажем так, нетрадиционный вариант, который редко применяется пользователями — удаленное подключение через настройку RDP на Windows 10.

Метод имеет определенные достоинства:

- не нужно тратить время на проезд, находясь вдалеке от рабочего места;

- удаленное решение проблем с устройством компетентным специалистом;

- возможность работы со слабого устройства на более мощном;

- предоставляет возможность работы в полном доступе к удаленному ПК.

Но имеются и недостатки:

- ограничение на количество одновременных RDP-сессий;

- подключение через RDP только к старшим редакциям Windows (Pro и выше);

- если пользователь работает на своем ПК без удаленного доступа, то RDP будет отключен;

- подключение через RDP осуществляется только на один ПК.

Удаленные пользователи могут подключаться к своим компьютерам Windows 10 через службу удаленных рабочих столов (RDP) в редакциях Pro и Enterprise, но не в домашних Home/Single Language. Но есть ограничение на количество одновременных RDP-сессии — допускается одновременная работа только одного удаленного пользователя. Если вы попробуете открыть вторую RDP-сессию, появится предупреждение с запросом отключить сеанс первого пользователя.

Если пользователь работает за консолью компьютера локально, то при удаленном подключении по RDP его локальный сеанс будет отключен. Также удаленный RDP-сеанс принудительно завершается, если пользователь авторизуется на консоли системы.

Что такое RPD и MSTSC

RDP — (англ. Remote Desktop Protocol — протокол удалённого рабочего стола) — проприетарный протокол прикладного уровня. Официальное название Майкрософт для клиентского ПО — Remote Desktop Connection или Terminal Services Client (TSC), для версий Windows просто MSTSC.

В свою очередь MSTSC расшифровывается как клиент служб терминалов Windows. Мы будем использовать в данном обзоре утилиту mstsc.exe — стандартное программное обеспечение современных ОС семейства Windows, предназначенное для подключения к удаленным рабочим столам с использованием протокола RDP.

Как настроить

Подключение происходит в несколько этапов:

- определение возможностей вашего издания Windows 10;

- корректировка настроек Windows;

- настройка и управление IP;

- настройка порта RDP.

Прежде всего надо убедиться, что ваша Windows 10 как минимум Pro-версии, так как компоненты и сервис для RDP-сервера, которые делают возможным удаленное подключение заблокированы.

Не забываем, что ваша учетная запись должна быть защищена паролем. Если его нет, то следует его установить.

В разделе параметров Windows выбираем учетные записи — варианты входа — пароль — изменить.

Источник

Удаленный рабочий стол (RDP). Командная строка

Меня всегда напрягал момент поиска утилиты удаленного рабочего стола в меню Пуск. Никогда не помнил, в каком именно разделе она находится и всегда тратил много времени на поиск.

Так я долго мучился,пока один добрый человек (спасибо тебе, Паша) не показал мне:

Win + R, mstsc

mstsc.exe — такое имя файла имеет утилита удаленного рабочего стола. Просто запомнить, легко вводить.

| Параметр | Описание |

|---|---|

| Задает имя файла .rdp для подключения. | |

| /v: | Указывает ширину экрана удаленного рабочего стола. |

| /h: | Указывает высоту экрана удаленного рабочего стола. |

| /public | Запускает удаленный рабочий стол в общедоступном режиме. |

| /span | Сопоставление ширины и высоты удаленного рабочего стола с локальным виртуальным рабочим столом и развертывание на несколько мониторов при необходимости. |

| /multimon | Задает расположение мониторов сеанса служб удаленного рабочего стола в соответствии с текущей конфигурацией на стороне клиента. |

| /edit | Открывает указанный файл .rdp для редактирования. |

| /migrate | Переносит устаревшие файлы подключений, созданные диспетчером клиентских подключений, в новые файлы .rdp |

| /control | разрешает управление сеансом |

| /? | Показывает помощь по параметрам командной строки. |

Ключ помощи показывает окно с командами, соответствующими текущей версии программы.

Следует заметить, что ключ /console применяется для подключения к сеансу физической консоли на сервере (также известный как сеанс 0). Этот режим использовался в Windows Server 2003. В Windows Server 2008 или Windows Server 2008 R2,а также более новых версий, данный режим является устаревшим, т.к. сеанс 0 стал неинтерактивной сессией, зарезервированной для службы.

Поэтому RDC 6.1 не поддерживает ключ /console. Тем не менее, для обеспечения обратной совместимости, можно использовать параметр /admin для подключения к сеансу физической консоли на сервере под управлением Windows Server 2003. Подробнее можно почитать в данной статье: Изменения для удаленного администрирования в Windows Server 2008

Кроме того, ключ /admin обладает еще и следующими особенностями:

- При использовании этого ключа с MSTSC соединения не требуется лицензии клиентского доступа (CAL) Terminal Services.

- Ключ /admin связан с повышением прав. Например, если на пользователя, имеющего полномочия применять ключ /admin, наложен запрет Deny Users Permissions To Log On To Terminal Server, он сможет подключиться через mstsc/admin.

- Даже если сервер терминала не принимает новых сеансов, все же можно создать сеанс /admin.

- Сеанс /admin не учитывается в счет предела, установленного на сервере терминала с целью ограничить число сеансов.

Как обычно, ссылки к дополнительной информации:

Источник

Вы можете использовать возможности теневых подключений (Remote Desktop Shadowing) для удалённого подключение к сессиям пользователей на компьютерах Windows. Это функционал является по сути аналогом Remote Assistance и позволяет администраторам удаленно просматривать и взаимодействовать с рабочим столом пользователей как на десктопных версиях (Windows 11 или 10), так и на RDS серверах Windows Server.

Содержание:

- Настройка клиентов Windows для удаленного подключения через теневые сессии

- Удаленное подключение к сессии пользователя Windows через RDP Shadowing

Настройка клиентов Windows для удаленного подключения через теневые сессии

Вам нужно определенным образом настроить компьютеры, к которым вы хотите подключаться через теневое подключение.

- Включите удаленный рабочий стол (RDP) на компьютерах пользователей (вручную или через GPO);

- Ваша учетная запись должна обладать правами локального администратора на компьютере пользователей (вы можете добавить пользователя в группу администраторов вручную или с помощью групповых политик);

- Настройте режим теневого подключения (нужно ли запрашивать подтверждение пользователя, и возможно управления в сессии или только наблюдение). Можно настроить режим через групповую политику “Установить правила удаленного управления для пользовательских сеансов служб удаленных рабочих столов” (Set rules for remote control of Remote Desktop Services user sessions) в разделе Конфигурация компьютера -> Административные шаблоны –> Компоненты Windows –> Службы удаленных рабочих столов –> Узел сеансов удаленных рабочих столов –> Подключения (Policies -> Administrative Templates -> Windows components -> Remote Desktop Services -> Remote Session Host -> Connections).

Доступны 5 режимов:0 – запретить удаленное управление;

1 — полный контроль с разрешения пользователя;

2 — полный контроль без разрешения пользователя;

3 — наблюдение за сеансом с разрешения пользователя;

4 — наблюдение за сеансом без разрешения пользователя. - Вы можете включить нужный режим напрямую в реестре. Отредактируйте реестр вручную или с помощью команды (в этом примере мы установили 4 режим – разрешить просмотр сеанса пользователя без уведомления):

reg add "HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindows NTTerminal Services" /v Shadow /t REG_DWORD /d 4По умолчанию данный теневое подключение выполняется в режиме полного контроля с разрешения пользователя.

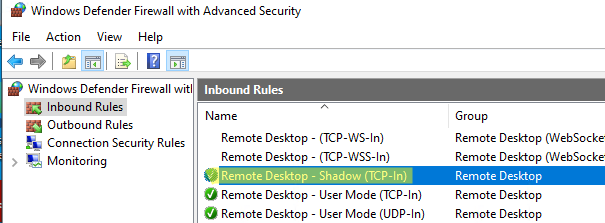

- Настройте правила Windows Defender Firewall, разрешающие трафик теневых подключений по сети. Для трафика session shadowing в Windows вместо стандартного порта 3389/RDP используются порты 139/TCP, 445/TCP и диапазон динамических RPC портов (49152 по 6553). Чтобы разрешить входящий трафик теневых подключений, нужно включить два преднастроненных правила в Windows:

File and Printer Sharing (SMB-In)

и

Remote Desktop - Shadow (TCP-In)

. Последнее правило разрешает удаленный доступ к процессу

RdpSa.exe

. Вы можете включить правила Windows Defender на компьютерах пользователей через GPO или с помощью PowerShell командлета Enable-NetFirewallRule.

Удаленное подключение к сессии пользователя Windows через RDP Shadowing

Рассмотрим, как удаленно подключиться рабочему столу сессии другого пользователя на удаленном компьютере Windows через теневые подключения RDP. В этом примере я покажу, как подключиться с компьютера Windows 11 к сессии пользователя на рабочей станции пользователя с Windows 10.

Для теневого подключения к сессии пользователя используется стандартная RDP утилита mstsc.exe. Формат команды такой:

Mstsc.exe /shadow:<ID сессии> /v:<Имя или IP адрес компьютера>

Также можно использовать одну из опций:

- /prompt – запросить имя и пароль пользователя, под которым выполняется подключение (если не указано, подключение выполняется под текущим пользователем).

- /control – режим взаимодействия с сеансом пользователя. Если параметр не задан, вы подключитесь в режиме просмотра (наблюдения) сессии пользователя, т.е. вы не сможете управлять его мышью и вводить данные с клавиатуры;

- /noConsentPrompt – не запрашивать у пользователя подтверждение на подключение к сессии.

Теперь нужно узнать имя пользователя и ID его сессии на удаленном компьютере (если пользователь работает непосредственно за консолью компьютера, то ID его сессии всегда будет равно 1).

Выведем список сессий пользователей на удаленном компьютере (это может быть как десктопный компьютер с Windows 11/10 или Windows Server с ролью Remote Desktop Services Host (RDSH).

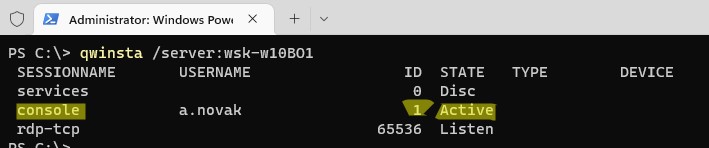

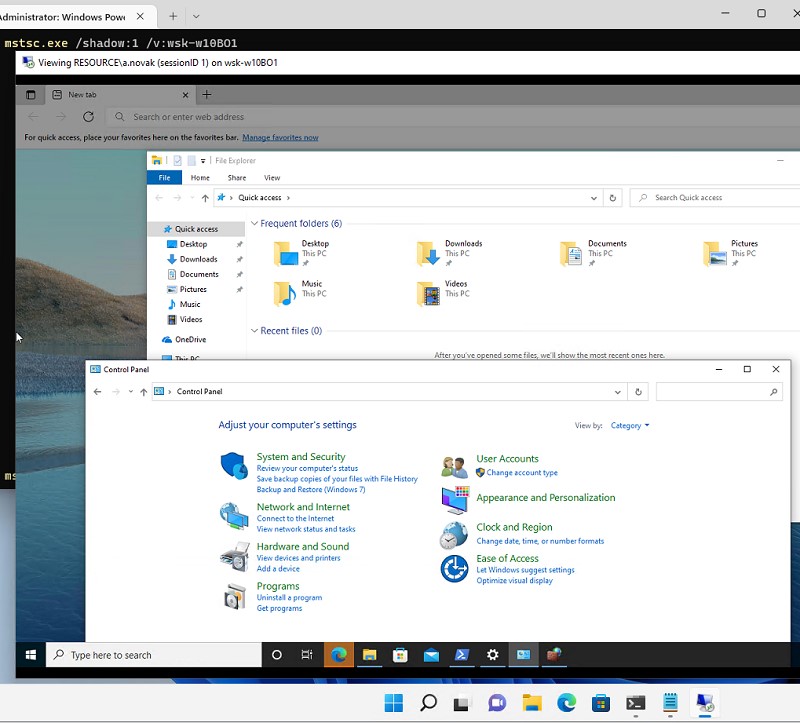

qwinsta /server:wks-w10b01

В данном примере видно, что на компьютере залогинен один пользователь a.novak, который работает непосредственно за компьютером (

SESSIONNAME=console

). Идентификатор сессии ID=1.

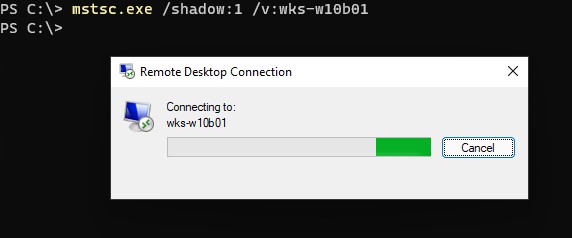

Чтобы подключиться к рабочему столу этого пользователя через теневое подключение, выполните команду:

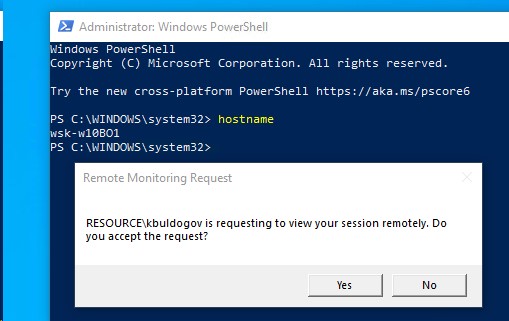

mstsc.exe /shadow:1 /v:wks-w10b01

На экране пользователя Windows появится запрос подтверждения подключения администратора к его сеансу: Запрос на удаленное подключение Username запрашивает удаленный просмотр вашего сеанса. Вы принимаете этот запрос.

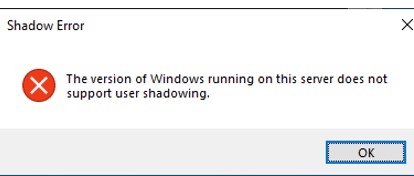

Если служба TermService на удаленном компьютере отключена, то при попытке удалённого подключения через RDP shadow появится ошибка:

The version of Windows running on this server does not support user shadowing

Если пользователь разрешит соединение, вы подключитесь к его консольному сеансу и увидите его рабочий стол. Вы будете видеть все действия пользователя, но не сможете взаимодействовать с его сессией. Если вы хотите управлять его сессией, добавьте в команду параметр /control. В этом случае надпись в заголовке окна сменится с

Viewing username (sessionID 1) on computername

на

Controlling…

В данном случае вы подключились непосредственно подключиться к консольной сессии пользователя без блокировки его сеанса. При удаленном подключении к Windows 10 через обычный RDP, то сессия локального отключается (даже если вы включите возможность использования нескольких одновременных RDP сессий в Windows 10).

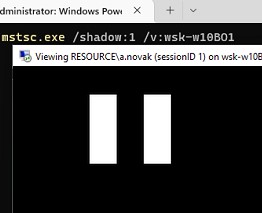

Если сессия пользователя заблокирована, или появляется запрос повышения привилегий UAC, то без исопльзования режима

mstsc /control

окно с теневой сессией становится черным и на нем появляется символ паузы.

Теневая сессия переходит в приостановленное состояние, если у пользователя появляется запрос UAC на Secure desktop. После того, как пользователь подтвердит действие UAC, ваша сессия возобновится.

Чтобы развернуть окно теневой сессии во весь экран, воспользуйтесь комбинацией клавиш Ctrl + Alt + Break.

Для завершения теневой сессии нажмите на компьютере

alt+*

(или

ctrl+*

на RDS сервере).

Вы можете оповестить пользователя о том, что кто-то удаленно подключится к его сессии через теневое подключение с помощью следующего PowerShell скрипта:

while($true){

if (Get-Process -Name "RdpSa" -ErrorAction SilentlyContinue){[console]::beep(1000,500);Write-Host "RdpSa is running at $(Get-Date)"}

Start-Sleep -Seconds 1

}

В данном примере мы оповещаем пользователя звуковым оповещением, но вы можете вывести всплывающее уведомление на рабочий стол. Можно запустить этот PowerShell скрипт как службу Windows.

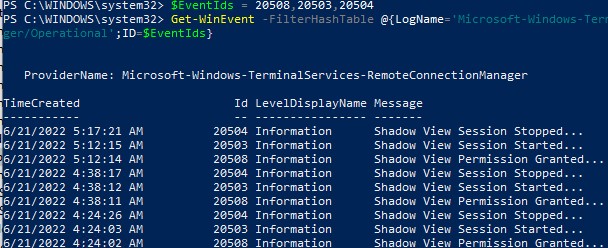

Вы можете получить историю теневых подключений к компьютеру пользователя из журнала событий Windows. Все интересующие вас логи находятся в разделе Microsoft-Windows-TerminalServices-RemoteConnectionManager/Operational:Event Viewer

- Event ID 20508 — Shadow View Permission Granted

- Event ID 20503 — Shadow View Session Started

- Event ID 20504 — Shadow View Session Stopped

Вы можете получить логи теневых подключений к компьютеру с помощью PowerShell:

$EventIds = 20508,20503,20504

Get-WinEvent -FilterHashTable @{LogName='Microsoft-Windows-TerminalServices-RemoteConnectionManager/Operational';ID=$EventIds}

Функционал теневого подключения Remote Desktop Shadowing работает в Windows 11/10/ 8.1 и Windows Server 2022/2019/2016/2012 R2. Таким образом Remote Desktop Shadowing можно использовать как аналог Remote Assistance (Удаленный помощник) или TeamViewer/Anydesk для локальной или корпоративной сети.

Previous Story

Mikrotik сохранение.

Next Story

Настройка удаленного доступа MySQL и MariaDB

Latest from Blog

Связка из Postfix и Dovecot плюс стандартный обвес из антивируса, антиспама и прочих утилит. Доменные имена

Keycloak + PostgreSQL Keycloak — продукт с открытым кодом для реализации single sign-on с возможностью управления

перевод статьи: https://cloudinfrastructureservices.co.uk/install-keycloak-sso-on-ubuntu-20-04/ Keycloak – это бесплатное решение для управления идентификацией и доступом с открытым исходным кодом

Вне зависимости от того, как долго и тщательно программное обеспечение проверяется перед запуском, часть проблем проявляется

Что такое сервер freeRADIUS? RADIUS — это протокол AAA (аутентификация, авторизация и учет), который помогает контролировать

Компьютеру не удалось подключиться к другому сеансу консоли на удаленном так как сеанс уже запущен

Добрый день, уважаемые знатоки!

Появилась следующая проблема. На работе три DC, один под управлением Windows 2003R2 std SP2, два под Windows 2003 ent SP2. На всех DC RDP настроен в режиме удалённого администрирования. С некоторых пор потерял возможность подключения по RDP к первому DC из дома (соединение по VPN), на домашнем компьютере Windows 7 pro. При попытке подключения моментально вываливается ошибка с текстом «Компьютеру не удалось подключиться к другому сеансу консоли на удаленном компьютере, поскольку сеанс консоли уже запущен». С остальными DC всё ОК, также есть два сервера на Windows 2008 SP2, с одним из них есть проблемы, но совершенно другие (связь по RDP рвётся каждую минуту-две, я подумываю про MTU). Судя по тому, что ошибка появляется без малейшего таймаута, семёрка даже не пытается подключиться к удалённому серверу. В чём может быть дело?

На работе (на всех клиентах XP SP2-SP3) все подключения совершаются без проблем.

ИСПРАВЛЕНИЕ: подключение к удаленному рабочему столу не может подключиться, потому что уже запущен сеанс консоли (решено).

Сообщение об ошибке при подключении к удаленному рабочему столу «Ваш компьютер не может подключиться к другому сеансу консоли на удаленном компьютере, потому что у вас уже есть текущий сеанс консоли», потому что локальный и удаленный компьютер имеют одинаковый IP-адрес. Проблема обычно возникает, когда вы пытаетесь удаленно подключиться к другому компьютеру через VPN-соединение, и вы «получили» тот же IP-адрес от локального маршрутизатора, что и удаленный компьютер. Чтобы устранить проблему, следуйте приведенным ниже инструкциям.

Как исправить ошибку RDP: удаленному рабочему столу не удалось подключиться к другому сеансу консоли, поскольку он уже консольный сеанс в процессе.

Проблема в подключении к удаленному рабочему столу «Не удалось подключиться к другому сеансу консоли, потому что у вас уже есть сеанс консоли» обычно возникает, когда локальный компьютер получает случайным образом (от DHCP-сервера) тот же IP-адрес, что и IP-адрес. удаленного компьютера, к которому вы хотите подключиться через RDP.

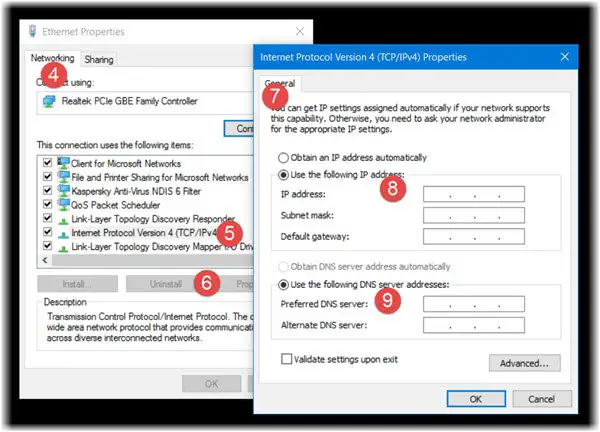

Единственный способ решить указанную выше проблему — отключить автоматическое назначение IP-адреса с DHCP-сервера на локальном компьютере и указать IP-адрес вручную . Для этого:

1. Щелкните правой кнопкой мыши на значке Сеть

на панели задач и нажмите Открыть центр управления сетями и общим доступом. *

2. Выберите Ethernet (или Wi-Fi) слева, а затем в разделе «Связанные настройки» нажмите Изменить параметры адаптера .

3. Дважды щелкните на активном сетевом адаптере (Ethernet или Wi-Fi) и нажмите Подробности .

4 . Запишите сведения об IP-адресе в следующих полях и нажмите Закрыть :

- Адрес IPv4

- Маска подсети IPv4

- Шлюз IPv4 по умолчанию.

- DNS-сервер IPv4

5. Теперь нажмите Свойства .

6. Выберите «Протокол Интернета версии 4 (TCP / IPv4) » и нажмите Свойства

7. В свойствах Интернет-протокола версии 4 (TCP / IPv4) примените следующие настройки:

A. Выберите Используйте следующий IP-адрес:

1. В поле IP-адрес введите IP-адрес, отличный от IP-адреса, который вы заметили до . (Измените только последнее число на более высокое значение).

2. В поле Маска подсети введите тот же IP-адрес подсети, который вы заметили ранее.

3. В Шлюзе по умолчанию введите тот же Шлюз по умолчанию, что и тот, который вы заметили раньше.

Б. Выберите Использовать следующие адреса DNS-серверов :

1. В поле «Предпочитаемый DNS-сервер» введите DNS-адрес, который вы заметили ранее.

C. Когда закончите, дважды нажмите OK и Close , чтобы закрыть свойства адаптера.

8. Теперь попробуйте подключиться к компьютеру удаленного рабочего стола. Проблема должна быть решена.

Вот и все, ребята! Это сработало для вас?

Пожалуйста, оставьте комментарий в разделе комментариев ниже или даже лучше: поставьте лайк и поделитесь этим сообщением в блоге в социальных сетях, чтобы помочь распространить информацию об этом решении.

Вашему компьютеру не удалось подключиться к другому сеансу консоли

Если удаленному рабочему столу не удается подключиться к удаленному компьютеру и происходит сбой с сообщением об ошибке «Ваш компьютер не может подключиться к другому сеансу консоли на вашем компьютере с Windows 11 или Windows 10», этот пост предназначен для того, чтобы помочь вам найти наиболее подходящие решения для решения проблемы. проблема.

Когда эта проблема возникает на вашем ПК с Windows 11/10, вы получите сообщение об ошибке, отображающее следующее полное сообщение об ошибке;

Подключение к удаленному рабочему столу

Вашему компьютеру не удалось подключиться к сеансу консоли на удаленном компьютере, так как сеанс консоли уже запущен.

Как правило, вы, скорее всего, столкнетесь с этой ошибкой, потому что один из сетевых адаптеров на компьютере (источнике), с которого вы пытаетесь установить удаленное подключение, имеет тот же IP-адрес, что и компьютер (назначение), к которому вы пытаетесь подключиться через протокол удаленного рабочего стола.

Вашему компьютеру не удалось подключиться к другому сеансу консоли

Если вы получаете сообщение об ошибке Вашему компьютеру не удалось подключиться к другому сеансу консоли на вашем компьютере с Windows 11/10, что не позволяет вам установить удаленное соединение, вы можете попробовать наши предложения ниже, чтобы решить проблему в кратчайшие сроки!

- Начальный контрольный список

- Добавьте затронутых пользователей в группу «Пользователи удаленного рабочего стола» или «Администраторы».

- Изменить IP-адрес на исходном компьютере

Давайте взглянем на описание процесса, связанного с каждым из перечисленных решений.

1]Начальный контрольный список

Прежде чем приступить к приведенным ниже решениям, выполните следующую задачу и после завершения каждой задачи проверьте, решена ли рассматриваемая проблема или нет.

2]Добавьте затронутых пользователей в группу «Пользователи удаленного рабочего стола» или «Администраторы».

Если вы отметили все пункты в первоначальном контрольном списке, но Вашему компьютеру не удалось подключиться к другому сеансу консоли ошибка по-прежнему не исправлена на вашем компьютере с Windows 11/10, вы можете увидеть, решит ли проблему добавление затронутых пользователей в группу «Пользователи удаленного рабочего стола» или «Администраторы» на локальном компьютере. Чтобы выполнить эту задачу, вы можете следовать простым инструкциям в руководстве по добавлению или удалению пользователей удаленного рабочего стола.

3]Изменить IP-адрес на исходном компьютере

Как уже указывалось, если локальный компьютер имеет тот же IP-адрес, что и удаленный компьютер, вы столкнетесь с указанной ошибкой. Это потенциальное решение требует от вас изменить или назначить другой IP-адрес на локальном компьютере. Чтобы выполнить эту задачу, вам нужно сначала запустить IPconfig, затем записать IP-адрес исходного компьютера, а затем приступить к соответствующему изменению IP-адреса (изменить только цифры четвертого октета на более высокое значение, чем у удаленного компьютера). Айпи адрес).

Если IP-адрес в вашей локальной сети назначается DHCP-сервером, вы можете попробовать любое из следующих действий, чтобы обойти проблему:

- Укажите вручную другой статический IP-адрес.

- Перезапустите маршрутизатор (DHCP-сервер), чтобы локальный компьютер мог арендовать другой IP-адрес у DHCP-сервера.

- Настройте DHCP-сервер (например, на маршрутизаторе) для назначения IP-адресов в диапазоне, который не включает IP-адрес удаленного компьютера.

Связанный пост: Ваш компьютер не может подключиться к ошибке удаленного компьютера в Windows

Что такое консольный сеанс?

Сеанс консоли — это то, что вы видите, когда смотрите на монитор, подключенный к серверу. Обычно с RDP вы получаете свой собственный сеанс, который отличается от того, что отображается на собственном мониторе сервера. Типичным примером может быть приложение резервного копирования, работающее на консоли.

Как остановить сеанс консоли?

Чтобы закрыть сеанс консоли привилегированного веб-доступа или выйти из сеанса доступа, щелкните значок X в правом верхнем углу экрана. Затем вы получите приглашение с вопросом, хотите ли вы завершить сеанс. Если вы нажмете «ОК», сеанс завершится, и вы вернетесь к списку «Все элементы перехода».

Какая команда используется для подключения к серверу с административным сеансом?

Чтобы запустить удаленный сеанс в административных целях, запустите RDC из диалогового окна «Выполнить» или командной строки и добавьте /админ переключиться так. Вы также можете указать переключатель /admin при добавлении подключений к RSAT.

Как удаленно отключить сеанс пользователя?

Нажмите «Пуск» > «Настройки», затем щелкните имя пользователя (в правом верхнем углу) и нажмите «Выйти». Сеанс завершится, и теперь станция будет доступна для входа любому пользователю. Либо нажмите «Пуск», > «Настройки», > «Питание», а затем нажмите «Отключить».

Содержание

- Как исправить ошибку на удаленном компьютере, когда компьютер не может подключиться к другому сеансу консоли в Windows 10

- Содержание:

- Ваш компьютер не может подключиться к другому сеансу консоли на удаленном компьютере, потому что у вас уже есть текущий сеанс консоли.

- Как исправить ошибку «Ваш компьютер не может подключиться к другому сеансу консоли на удаленном компьютере, потому что у вас уже есть сеанс консоли для Windows 10/8/7»:

- Решение 1. Командная строка

- Решение 2. Настройки удаленного рабочего стола

- Заключение:

- Компьютеру не удалось подключиться к другому сеансу консоли поскольку сеанс уже запущен windows 10

- Общие обсуждения

- Все ответы

- 2 ответов

- Компьютеру не удалось подключиться к другому сеансу консоли поскольку сеанс уже запущен windows 10

- Устранение неполадок с подключениями к Удаленному рабочему столу

- Проверка состояния протокола RDP

- Проверка состояния протокола RDP на локальном компьютере

- Проверка состояния протокола RDP на удаленном компьютере

- Проверка блокировки объектом групповой политики протокола RDP на локальном компьютере

- Проверка блокировки объектом групповой политики протокола RDP на удаленном компьютере

- Изменение блокирующего объекта групповой политики

- Проверка состояния служб RDP

- Проверка состояния прослушивателя протокола RDP

- Проверка состояния прослушивателя RDP

- Проверка состояния самозаверяющего сертификата протокола RDP

- Проверка разрешений для папки MachineKeys

- Проверка порта прослушивателя протокола RDP

- Проверка того, что другое приложение не пытается использовать тот же порт

- Проверка блокировки порта протокола RDP брандмауэром

Как исправить ошибку на удаленном компьютере, когда компьютер не может подключиться к другому сеансу консоли в Windows 10

Содержание:

Вы ищете решение, чтобы «ваш компьютер не мог подключиться к другому сеансу консоли…»? Соединение двух разных Окна машины через Подключение к удаленному рабочему столу очень просто и легко. Для этого мы просто пытаемся настроить некоторые параметры на этих машинах так, чтобы Подключение к удаленному рабочему столу может быть легко установлен без каких-либо проблем. При установлении соединения мы сталкиваемся со следующим сообщением об ошибке:

Ваш компьютер не может подключиться к другому сеансу консоли на удаленном компьютере, потому что у вас уже есть текущий сеанс консоли.

Ошибка возникает при попытке подключения Windows 10 Pro сWindows 10 Корпоративная беговые машины. Если вы столкнулись с той же проблемой, нырните ниже, чтобы исправить ее:

Как исправить ошибку «Ваш компьютер не может подключиться к другому сеансу консоли на удаленном компьютере, потому что у вас уже есть сеанс консоли для Windows 10/8/7»:

Следуйте инструкциям по устранению проблемы «Ваш компьютер не может подключиться к другому сеансу консоли…»:

Решение 1. Командная строка

ipconfig / release

ipconfig / flushdns

ipconfig / обновить

Если вы по-прежнему сталкиваетесь с той же проблемой «ваш компьютер не может подключиться к другому сеансу консоли…», следуйте следующему методу.

Решение 2. Настройки удаленного рабочего стола

Теперь вы можете попытаться подключиться к удаленному ПК, и на этот раз все должно работать должным образом.

Заключение:

Надеюсь, теперь вы понимаете, как решить проблему «ваш компьютер не может подключиться к другому сеансу консоли…». Если шаги окажутся полезными, поделитесь ими с друзьями и помогите им. Для дальнейших запросов и вопросов дайте нам знать в разделе комментариев ниже. Также не забудьте поделиться с нами своими отзывами!

Жду ваших ценных отзывов!

Как экспортировать iMovie и поделиться проектами на Mac и iOS

Это видео показывает нам «ретро iPhone» с дизайном Macintosh и оригинального iMac.

Источник

Компьютеру не удалось подключиться к другому сеансу консоли поскольку сеанс уже запущен windows 10

Общие обсуждения

Интересует как разрешить следующую ситуацию. Что бы не быть голословным предоставляю вывод команды qwinsta:

C:UsersUser1>qwinsta

СЕАНС ПОЛЬЗОВАТЕЛЬ ID СТАТУС ТИП УСТР-ВО

services 0 Диск

>console User1 1 Активно

Хочу так же только по rdp к этому компу.

В Windows xp,7 работает вариант mstsc /admin, а так же ее разнообразные вариации. Но с Windows 10 такое не получается. Он все время создает отдельную rdp сессию. Есть вариант переключиться на console используя примерно следующее :

tscon x /dest:console

Но тогда отваливается rdp сессия из под которой я это делаю. В общем мне нужно удаленно подключиться на прямую к console. Или как нибудь на нее, не отваливаясь удаленно, переключиться. Варианты VNC и их аналоги не интересуют.

Почему не отрабатывает ключ /admin не понятно. Ведь если я подключаюсь на тот же xp с любого компа он работает как надо. В общем помогите разобраться. Может я что то не правильно понимаю или что то в windows 10 не донастроил?

Все ответы

The opinion expressed by me is not an official position of Microsoft

Нет Вы не поняли. Мне надо именно в console и именно по удаленке на обычный комп с установленной на ней Windows 10 pro. А если я ограничу пользователя на win 10. То создается отдельная tcp-rdp сессия с именем tcp-rdp#0. Как то так. Т.е. Галочка должна стоять на против сессии console.

ЕМНИП Win7 последняя ОС которая позволяет делать подобные финты, а начиная с Win8WinServer2012 это уже не работает.

В чем задача возможно ее можно решить иначе?

The opinion expressed by me is not an official position of Microsoft

Нет Вы не поняли. Мне надо именно в console и именно по удаленке на обычный комп с установленной на ней Windows 10 pro. А если я ограничу пользователя на win 10. То создается отдельная tcp-rdp сессия с именем tcp-rdp#0. Как то так. Т.е. Галочка должна стоять на против сессии console.

ЕМНИП Win7 последняя ОС которая позволяет делать подобные финты, а начиная с Win8WinServer2012 это уже не работает.

В чем задача возможно ее можно решить иначе?

The opinion expressed by me is not an official position of Microsoft

ЖАЛЬ))) Задача состоит в том что есть локальный hasp которому нужно console сессия иначе ПО не видит ключа. У меня 3 мысли по этому поводу. 1) (Уже не актуальная ввиду ее не состоятельности) Это RDP непосредственно в console сессию. 2) Это как то пробросить локальный USB ключ, подключенный непосредственно в этом же компе, в rdp сессию, возможно тогда он подумает что запуск программы и USB в пределах одной сессии и не обязательно что это будет console сессия. И 3) Мысль такая как бы запустить тогда данное приложение из rdp сессии но в сессии console.

Второй вариант что то мне подсказывает из области фантастики. А вот 3-й возможно реализуем только я даже не знаю в какую сторону копать.

Была мысль еще попробовать пробросить с компа с которого rdp поднимаеться, но не пробовал ввиду того что такое решение оно сомнительное. Таскать туда сюда ключ даже если оно заработает.

Источник

Я посмотрел на многие решения в интернете для вопроса, который я испытываю, но они просто не кажутся применимыми.

У меня есть VPN-соединение, и я пытаюсь удаленный рабочий стол в компьютер через VPN. Сообщение об ошибке, которое я получаю: «ваш компьютер не удалось подключиться к другому сеансу консоли на удаленном компьютере, так как у вас уже есть сеанс консоли в процессе.»

Edit

теперь у меня точно такая же проблема на другом удаленном узле при попытке удаленного рабочего стола в компьютер (все еще подключен к VPN). Опять же, только мой ноутбук испытывает эту проблему. Прямо сейчас, чтобы обойти эту проблему, я получил еще один ноутбук от него, и я использую это для удаленного рабочего стола.

2 ответов

Я решил аналогичную проблему при попытке подключиться через RDP с моего Windows 10 home PC к моему офисному ПК с помощью putty.exe в качестве механизма переадресации портов через машину шлюза Linux (аналогично использованию VPN) я получил такое же сообщение об ошибке и понял ошибку, которую я делал. Я использовал командную строку в замазке.exe ярлык похож на этот:

здесь n.n.n.n обозначает IP-адрес моего офисного компьютера во внутренней сети офиса.

странно то, что оригинальная командная строка используется для работы на Windows 7. Что-то должно иметь изменения в Windows 10, и, вероятно, в Windows 8, а также.

дважды убедитесь, что DHCP-сервер в удаленной (домашней или другой офисной) сети не предоставляет клиенту IP-адрес, который совпадает или находится в том же диапазоне, что и узел RDP (офисный компьютер или сервер) в офисной сети.

У меня 192.168.1.сеть x, на которой находится мой сервер RDP. Конечный пользователь был дома, используя свой Wi-Fi и VPN для подключения к локальной сети офиса. Его маршрутизатор Wi-Fi был также настроен так, что его WI-FI LAN дома был 192.168.1.x. Так уж получилось, что он получал адрес DHCP, который был тот же IP, что и RDP-сервер в сети office. 1 на миллион, но бывает.

Источник

Компьютеру не удалось подключиться к другому сеансу консоли поскольку сеанс уже запущен windows 10

Краткое описание:

Удаленное управление компьютерами на базе операционных систем Windows.

• Доступ к удаленным ресурсам через шлюз удаленных рабочих столов (RDG)

• Удобное сенсорное управление

• Безопасное подключение с использованием сетевого уровня аутентификации (NLA)

• Простое управление всеми удаленными подключениями из центра связи

• Высокое качество потокового видео и звука с использованием сжатия трафика

• Простое подключение к внешним мониторам или проекторам для презентаций

★ Для работы программы необходимо разрешить подключение к удаленному рабочему столу в настройках системы, еще должен быть установлен пароль к вашей учетной записи.

☢ Настройка: ( не для слабонервных )

1. В PC name вводите IP. (Remote PC)

2. Gateaway вообще не надо трогать.

3. Имя вашей учетной записи и пароль от нее. (Credential)

Русский интерфейс: Нет

Требуется Android: 8.0 и выше

Android 4.1+:

Версия: 8.1.81.435 от 15/10/2020 (iMiKED)

Версия: 8.1.80.431 от 28/05/2020 (iMiKED)

Версия: 8.1.79.421 от 25/03/2020 (iMiKED)

Версия: 8.1.77.417 от 12/02/2020 (iMiKED)

Версия: 8.1.76.413 от 14/01/2020 (iMiKED)

Версия: 8.1.76.413 от 09.12.2019 (pokpok)

Версия: 8.1.75.406 от 31/10/2019 (iMiKED)

Версия: 8.1.74.397 от 18/08/2019 (iMiKED)

Версия: 8.1.73.395 от 15/08/2019 (iMiKED)

Версия: 8.1.71.387 Microsoft Remote Desktop (Пост iMiKED #85937830)

Версия: 8.1.52.274 Rus Microsoft Remote Desktop (Пост Igoreha-96 #59775526)

Версия: 8.1.70.381 Microsoft Remote Desktop (Пост iMiKED #85067090)

Версия: 8.1.69.376 Microsoft Remote Desktop (Пост iMiKED #84760404)

Версия: 8.1.68.373 Microsoft Remote Desktop (Пост iMiKED #84443879)

Версия: 8.1.67.369 Microsoft Remote Desktop

Версия: 8.1.61.323 Microsoft Remote Desktop (Пост iMiKED #74969273)

Версия: 8.1.60.319 Microsoft Remote Desktop (Пост pokpok #73104489)

Версия: 8.1.58.304 Microsoft Remote Desktop (Пост iMiKED #66782331)

Версия: 8.1.56.294 Microsoft Remote Desktop (Пост iMiKED #63863992)

Версия: 8.1.55.290 Microsoft Remote Desktop (Пост iMiKED #62903714)

версия: 8.1.54.288 Microsoft Remote Desktop (Пост pokpok #61914928)

версия: 8.1.53.284 Microsoft Remote Desktop (Пост алекс12 #60859521)

версия: 8.1.52.274 Microsoft Remote Desktop (Пост iMiKED #59714700)

версия: 8.1.27.229 Rus Microsoft Remote Desktop (Пост Igoreha-96 #45793867)

версия: 8.1.51.269 Microsoft Remote Desktop (Пост алекс12 #59482265)

версия: 8.1.50.255 Microsoft Remote Desktop (Пост iMiKED #58390460)

версия: 8.1.49.253 Microsoft Remote Desktop (Пост iMiKED #58103941)

версия: 8.1.46.232 Microsoft Remote Desktop (Пост iMiKED #57570574)

версия: 8.1.44.223 Microsoft Remote Desktop (Пост iMiKED #56229492)

версия: 8.1.42.212 Microsoft Remote Desktop (Пост iMiKED #55178282)

версия: 8.1.39.158 Microsoft Remote Desktop (Пост iMiKED #54003623)

версия: 8.1.38.147 Microsoft Remote Desktop (Пост iMiKED #53621744)

версия: 8.1.36.124 Microsoft Remote Desktop (Пост Alex0047 #50687794)

версия: 8.1.37.135 Microsoft Remote Desktop (Пост dr_zero #51774907)

версия: 8.1.31.44 Microsoft Remote Desktop (Пост pokpok #48628462)

версия: 8.1.30.32 Microsoft Remote Desktop (Пост iMiKED #47781729)

версия: 8.1.28.2 Microsoft Remote Desktop (Пост iMiKED #46683243)

версия: 8.1.27.229 Microsoft Remote Desktop (Пост VLADFIONOV #45576237)

версия: 8.0.11.25133 Rus https://4pda.to/forum/d….0.11.25133.signed.apk

версия: 8.1.25.210 Microsoft Remote Desktop (Пост VLADFIONOV #44991707)

версия: 8.1.24.185 Microsoft Remote Desktop (Пост vovanKARPO #44043938)

версия: 8.1.23.138 Microsoft Remote Desktop (Пост iMiKED #43822751)

версия: 8.1.21.92 Microsoft Remote Desktop (Пост iMiKED #42106807)

версия: 8.1.19.72 Microsoft Remote Desktop (Пост Alex0047 #41449790)

версия: 8.1.18.47 Microsoft Remote Desktop (Пост iMiKED #41017231)

версия: 8.1.17.35 https://4pda.to/forum/d…emoteDesktop811735.apk

версия: 8.1.16.149 Microsoft Remote Desktop (Пост pyshnyi #40251968)

версия: 8.1.15.32 Microsoft Remote Desktop (Пост iMiKED #40161681)

версия: 8.1.14.138 Microsoft Remote Desktop (Пост Alex0047 #40091161)

версия: 8.1.12.7 Microsoft Remote Desktop (Пост iron86 #39935129)

версия: 8.1.11.8 Microsoft Remote Desktop (Пост iMiKED #39882765)

версия: 8.1.11.121 beta Microsoft Remote Desktop (Пост Alex0047 #39835804)

версия: 8.0.12.25288 Microsoft Remote Desktop (Пост #37012673)

версия: 8.1.8.82 beta Microsoft Remote Desktop (Пост Giacomino #39727475)

версия: 8.1.7 beta Microsoft Remote Desktop (Пост Alex0047 #38937379)

версия: 8.1.5 beta Microsoft Remote Desktop (Пост #37024091)

версия: 8.1.2 beta Microsoft Remote Desktop (Пост #35586144)

версия: 8.0.11.25133 Microsoft Remote Desktop (Пост #34523927)

версия: 8.1.0 beta Microsoft Remote Desktop (Пост #35143386)

https://4pda.to/forum/d…8.0.5.24406.gfgfyz.apk Русская версия

версия: 8.0.6.24867 Microsoft Remote Desktop (Пост #33702224)

версия: 8.0.5.24406 https://4pda.to/forum/d…Desktop8.0.5.24406.apk

версия: 8.0.4.24341 https://4pda.to/forum/dl/post/3884305/Remote_Desktop_8_0_4_24341.apk

версия: 8.0.3.24331 https://4pda.to/forum/dl/post/3850823/Microsoft+Remote+Desktop8.0.3.24331.apk

версия: 8.0.2.24261 https://4pda.to/forum/dl/post/3740418/Microsoft+Remote+Desktop_8.0.2.24261.apk

версия: 8.0.1.24115

версия: 8.0.0.24101

Источник

Устранение неполадок с подключениями к Удаленному рабочему столу

Выполните приведенные ниже действия, если клиенту Удаленного рабочего стола не удается подключиться к удаленному рабочему столу, и отсутствуют сообщения или другие признаки, по которым можно определить причину.

Проверка состояния протокола RDP

Проверка состояния протокола RDP на локальном компьютере

Сведения о том, как проверить и изменить состояние протокола RDP на локальном компьютере, см. в разделе How to enable Remote Desktop (Как включить удаленный рабочий стол).

Проверка состояния протокола RDP на удаленном компьютере

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

Чтобы проверить и изменить состояние протокола удаленного рабочего стола на удаленном компьютере, используйте подключение сетевого реестра:

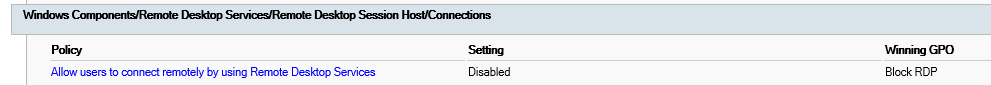

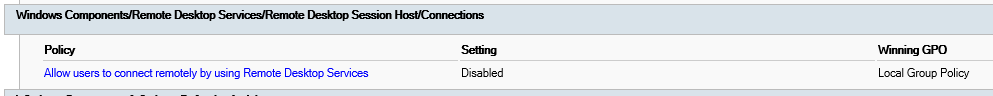

Проверка блокировки объектом групповой политики протокола RDP на локальном компьютере

Если не удается включить протокол RDP в пользовательском интерфейсе или для fDenyTSConnections возвращается значение 1 после его изменения, объект групповой политики может переопределять параметры на уровне компьютера.

Чтобы проверить конфигурацию групповой политики на локальном компьютере, откройте окно командной строки с правами администратора и введите следующую команду:

Когда команда будет выполнена, откройте файл gpresult.html. Выберите Конфигурация компьютераАдминистративные шаблоныКомпоненты WindowsСлужбы удаленных рабочих столовУзел сеансов удаленных рабочих столовПодключения и найдите политику Разрешить пользователям удаленное подключение с использованием служб удаленных рабочих столов.

Если для параметра этой политики задано значение Включено, групповая политика не блокирует подключения по протоколу RDP.

Если же для параметра этой политики задано значение Отключено, проверьте результирующий объект групповой политики. Ниже показано, какой объект групповой политики блокирует подключения по протоколу RDP.

Проверка блокировки объектом групповой политики протокола RDP на удаленном компьютере

Чтобы проверить конфигурацию групповой политики на удаленном компьютере, нужно выполнить почти такую же команду, что и для локального компьютера.

Изменение блокирующего объекта групповой политики

Эти параметры можно изменить в редакторе объектов групповой политики (GPE) и консоли управления групповыми политиками (GPM). Дополнительные сведения об использовании групповой политики см. в статье Advanced Group Policy Management (Расширенное управление групповыми политиками).

Чтобы изменить блокирующую политику, используйте один из следующих методов.

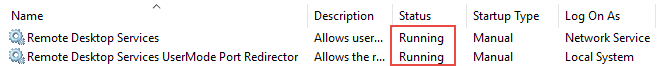

Проверка состояния служб RDP

На локальном компьютере (клиентском) и удаленном компьютере (целевом) должны быть запущены следующие службы:

Для локального или удаленного управления службами можно использовать оснастку MMC. Вы также можете использовать PowerShell для управления службами в локальном или удаленном расположении (если удаленный компьютер настроен для приема удаленных командлетов PowerShell).

На любом компьютере запустите одну или обе службы, если они запущены.

Если вы запускаете службу удаленных рабочих столов, нажмите кнопку Да, чтобы служба перенаправителя портов пользовательского режима служб удаленного рабочего стола перезапустилась автоматически.

Проверка состояния прослушивателя протокола RDP

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

Проверка состояния прослушивателя RDP

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. На локальном компьютере также можно использовать командную строку с разрешениями администратора. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно.

Чтобы подключиться к удаленному компьютеру, выполните следующий командлет:

Введите qwinsta.

Если в списке содержится rdp-tcp с состоянием Listen, прослушиватель протокола удаленного рабочего стола работает. Перейдите к разделу Проверка порта прослушивателя протокола RDP. В противном случае перейдите к шагу 4.

Экспортируйте конфигурацию прослушивателя RDP с рабочего компьютера.

Чтобы импортировать конфигурацию прослушивателя протокола RDP, откройте окно PowerShell с разрешениями администратора на затронутом компьютере (или откройте окно PowerShell и подключитесь к этому компьютеру из удаленного расположения).

Чтобы создать резервную копию для существующей записи реестра, воспользуйтесь таким командлетом:

Чтобы удалить резервную копию для существующей записи реестра, воспользуйтесь таким командлетом:

Чтобы импортировать новую запись реестра и перезапустить службу, воспользуйтесь такими командлетами:

Замените именем экспортированного REG-файла.

Проверьте конфигурацию, попытавшись еще раз подключиться к удаленному рабочему столу. Если подключиться все равно не удается, перезагрузите затронутый компьютер.

Проверка состояния самозаверяющего сертификата протокола RDP

Проверка разрешений для папки MachineKeys

Проверка порта прослушивателя протокола RDP

На локальном компьютере (клиентском) и удаленном компьютере (целевом) прослушиватель протокола RDP должен ожидать передачи данных через порт 3389. Другие приложения не должны использовать этот порт.

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

Чтобы проверить или изменить порт протокола RDP, используйте редактор реестра:

Для управления службами удаленного рабочего стола можно использовать другой порт. Но мы не рекомендуем делать это. В этой статье не описано, как устранять проблемы, связанные с этим типом конфигурации.

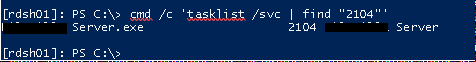

Проверка того, что другое приложение не пытается использовать тот же порт

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. На локальном компьютере также можно использовать командную строку с разрешениями администратора. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно.

Введите следующую команду:

Найдите запись для TCP-порта 3389 (или назначенного RDP-порта) с состоянием Ожидает вызова.

Идентификатор процесса службы или процесса, использующих этот порт, отобразится в столбце «Идентификатор процесса».

Чтобы определить, какое приложение использует порт 3389 (или назначенный порт протокола RDP), введите следующую команду:

Найдите запись для номера процесса, связанного с портом (в выходных данных netstat). Службы или процессы, связанные с этим идентификатором процесса, отобразятся в столбце справа.

Если порт используется приложением или службой, отличающейся от служб удаленных рабочих столов (TermServ.exe), устранить конфликт можно с помощью одного из следующих методов:

Проверка блокировки порта протокола RDP брандмауэром

С помощью средства psping проверьте, доступен ли затронутый компьютер через порт 3389.

Перейдите на другой компьютер, на котором такая проблема не возникает, и скачайте psping отсюда: https://live.sysinternals.com/psping.exe.

Откройте окно командной строки с правами администратора, перейдите в каталог, где установлено средство psping, и введите следующую команду:

Проверьте выходные данные команды psping на наличие таких результатов:

Запустите psping на нескольких компьютерах, чтобы проверить возможность подключения к затронутому компьютеру.

Проверьте, блокирует ли этот компьютер подключения от всех остальных компьютеров, некоторых других компьютеров или только одного компьютера.

Рекомендуемые дальнейшие действия:

Источник

I can’t get a good definition of the difference between a normal RDP session and the /console (/admin in Windows 2008 and later) session.

What can I do in console that I can’t do in a regular session?

asked Aug 11, 2009 at 13:40

The console session is what you see when you look at a monitor that’s plugged into the server. Normally with RDP you get your own session that is not the same as what’s shown on the server’s own monitor.

A typical example might be a backup application that is running on the console. You don’t want to log into a new session and start a second copy of the backup application; you want to monitor the backup application running in the console session.

answered Aug 11, 2009 at 13:55

NateNate

4,0935 gold badges25 silver badges25 bronze badges

7

It is summed up in the «How to Connect to and Shadow the Console Session with Windows Server 2003 Terminal Services» Microsoft kb article:

In Windows Server 2003, when you use Terminal Services, you can connect to the console session (session 0), and at the same time, open a shadow session to it (as long as you connect from a session other than the console). With this added functionality, you can log on to a Windows Server 2003-based server that is running Terminal Services remotely and interact with session 0 as if you were sitting at the physical console of the computer. This session can also be shadowed so that the remote user and the local user at the physical console can see and interact with the same session.

So basically, it connects you to the current, running local session on the server (session 0, usually displayed on a monitor) and can let the remote and local user see and interact with the same session.

answered Aug 11, 2009 at 13:48

Josh HuntJosh Hunt

21.1k20 gold badges83 silver badges123 bronze badges

5

Think of the console as the monitor, keyboard and mouse physically connected to the server. If you connect to the console you are effectively looking over the shoulder of whoever logged in at the keyboard connected to the server. You’re seeing their logged in session, with whatever applications they are running. You will see their desktop and start menu.

If you log in via a normal RDP session it’s as if you logged into the server. You will get the desktop, and start menu for your profile.

Often the desktop and start menu you see for the console is similar to the desktop and start menu you see when you log in. But they don’t have to be identical. On one server I RDP into I see a totally different desktop if I connect to a console session or connect via a normal RDP session.

The desktop difference is pretty much cosmetic. The big difference is the services and applications that are running when you connect to the console versus connecting via a normal RDP session — you may have different applications in your Startup folder or different services starting up automatically.

answered Nov 3, 2010 at 22:00

SimonTewsiSimonTewsi

9637 gold badges15 silver badges23 bronze badges

It’s indeed the existing, current session on the server, the same you would see when looking at a screen that is attached to that server. Apart from being able to take over applications that are already running in that session, it is also sometimes required to install certain software (like PostgreSQL) that will not allow installation through a regular session.

answered Aug 11, 2009 at 13:53

ArjanArjan

30.8k14 gold badges74 silver badges112 bronze badges

2

I can’t get a good definition of the difference between a normal RDP session and the /console (/admin in Windows 2008 and later) session.

What can I do in console that I can’t do in a regular session?

asked Aug 11, 2009 at 13:40

The console session is what you see when you look at a monitor that’s plugged into the server. Normally with RDP you get your own session that is not the same as what’s shown on the server’s own monitor.

A typical example might be a backup application that is running on the console. You don’t want to log into a new session and start a second copy of the backup application; you want to monitor the backup application running in the console session.

answered Aug 11, 2009 at 13:55

NateNate

4,0935 gold badges25 silver badges25 bronze badges

7

It is summed up in the «How to Connect to and Shadow the Console Session with Windows Server 2003 Terminal Services» Microsoft kb article:

In Windows Server 2003, when you use Terminal Services, you can connect to the console session (session 0), and at the same time, open a shadow session to it (as long as you connect from a session other than the console). With this added functionality, you can log on to a Windows Server 2003-based server that is running Terminal Services remotely and interact with session 0 as if you were sitting at the physical console of the computer. This session can also be shadowed so that the remote user and the local user at the physical console can see and interact with the same session.

So basically, it connects you to the current, running local session on the server (session 0, usually displayed on a monitor) and can let the remote and local user see and interact with the same session.

answered Aug 11, 2009 at 13:48

Josh HuntJosh Hunt

21.1k20 gold badges83 silver badges123 bronze badges

5

Think of the console as the monitor, keyboard and mouse physically connected to the server. If you connect to the console you are effectively looking over the shoulder of whoever logged in at the keyboard connected to the server. You’re seeing their logged in session, with whatever applications they are running. You will see their desktop and start menu.

If you log in via a normal RDP session it’s as if you logged into the server. You will get the desktop, and start menu for your profile.

Often the desktop and start menu you see for the console is similar to the desktop and start menu you see when you log in. But they don’t have to be identical. On one server I RDP into I see a totally different desktop if I connect to a console session or connect via a normal RDP session.

The desktop difference is pretty much cosmetic. The big difference is the services and applications that are running when you connect to the console versus connecting via a normal RDP session — you may have different applications in your Startup folder or different services starting up automatically.

answered Nov 3, 2010 at 22:00

SimonTewsiSimonTewsi

9637 gold badges15 silver badges23 bronze badges

It’s indeed the existing, current session on the server, the same you would see when looking at a screen that is attached to that server. Apart from being able to take over applications that are already running in that session, it is also sometimes required to install certain software (like PostgreSQL) that will not allow installation through a regular session.

answered Aug 11, 2009 at 13:53

ArjanArjan

30.8k14 gold badges74 silver badges112 bronze badges

2