User Profile Disks (UPD, диски профилей пользователей) – новый функционал Remote Desktop Services в Windows Server 2012. User Profile Disks представляют собой альтернативу использованию технологий перемещаемых профилей (roaming profile) и перенаправления папок (folder redirection) в терминальных сценариях RDS. Идея UPD – данные пользователя и его приложений (т.е. его профиль) хранятся в виде отдельного виртуального vhdx диска на неком выделенном общем файловом ресурсе. Этот виртуальный диск монтируется в сессию пользователя при его входе на RDS-сервер, и отключается при выходе (конечно, с сохранением всех изменений в профиле).

В этой статье мы опишем особенности настройки и работы технологии User Profile Disks на сервере с ролью Remote Desktop Services на Windows Server 2012 / 2012 R2 / 2016.

Содержание:

- Настройка User Profile Disks в Windows Server RDS

- VHDX файл с UPD профилем пользователя

- Как расширить диск User Profile Disk с помощью PowerShell

Настройка User Profile Disks в Windows Server RDS

В первую очередь необходимо на любом файловом сервере организации создать общую сетевую папку, в которой будут храниться файлы с профилями пользователей в формате VHDX дисков (если вы хотите обеспечить высокую доступность UPD дисков, можно разместить файлы UPD на кластерном файловом ресурсе). В нашем примере, путь к такому каталогу будет выглядеть так: \srv01DemoLabOficeApps. Необходимо предоставить серверам, входящим в коллекцию RDS полные права доступа на данный каталог и файловую систему.

Совет. В рамках одной коллекции RDS для каждого пользователя может существовать только один vhdx файл с UPD профилем. Если пользователь подключается к ресурсам из двух разных RDS коллекций, для каждой из них будет создан отдельный vhdx файл с профилем пользователя.

Режим User Profile Disks включается и настраивается в параметрах коллекций Remote Desktop. Этот режим можно включить непосредственно при создании коллекции, или уже после того, как коллекция создана.

VHDX файл с UPD профилем пользователя

Перейдем в наш общий сетевой каталог с профилями пользователей. Теперь в нем хранится файл вида UVHD-template.vhdx.

Этот файл представляет собой шаблон диска с профилем пользователя. При первом RDP входе пользователя на сервер RDS, этот шаблон копируется и переименовывается в vhdx файл, содержащий в имени SID пользователя.

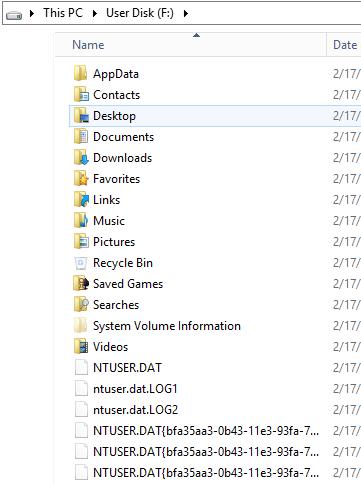

Посмотрим, что представляет собой диск с профилем пользователя. Для этого смонтируем его, щелкнув по vhdx файлу ПКМ и выбрав пункт Mount. Диск UPD можно использовать только в одной сессии на одном RDS хосте (монопольный доступ). Вы не сможете смонтировать UPD VHDX диск, если в настоящий момент его использует пользователь на RDS сервере).

На стороне сервера RD Session Host .vhdx файл пользователя монтируется в каталог C:users<username> и выглядит таким образом:

Обратите внимание, что UPD диск привязан к версии Windows RDS сервера. Вы не сможете перенести UPD профиль пользователя с RDS сервера с одной версии Windows Server на другую.

Запись данных в файл vhdx ведется в реальном времени. Т.е. при копировании данных в профиль пользователя на сервере RDS, размер vhdx файла на общем хранилище увеличивается сразу.

В том случае, если в системе уже присутствует каталог с профилем пользователя, каталог со старым профилем переименовывается в формат <username>-BACKUP-<number>.

VHDX диск монтируется при старте сессии пользователя на VDI или RDS сервере. Список подключенных UPD дисков с профилями можно вывести с помощью утилиты mountvol.

По-умолчанию диск с пользовательским профилем содержит в себе все содержимое профиля пользователя. Однако, в настройках RDS коллекции можно исключить определенные папки из списка синхронизируемых каталогов, либо указать, что должны сохранятся только определённые папки. Таким образом все изменения, которые вносятся в терминальной сессии пользователя в список исключенных папок профиля, не сохраняются на vhdx диске в сетевом каталоге.

Как расширить диск User Profile Disk с помощью PowerShell

Вы можете расширить виртуальный vhdx диск с UPD профилем конкретного пользователя с помощью PowerShell командлета Resize-VirtualDisk из модуля Hyper-V.

Net use U: \srv01DemoLabOficeApps

Resize-VHD -Path u:UVHD-<SID>.vhdx -SizeBytes 30GB

Net use U: /delete

Если вы используете командлет Resize-VHD с рабочей станцией под Windows 10, то в системе необходимо установить роль Hyper-V -> ПлатформаHyper-V -> Службы Hyper-V.

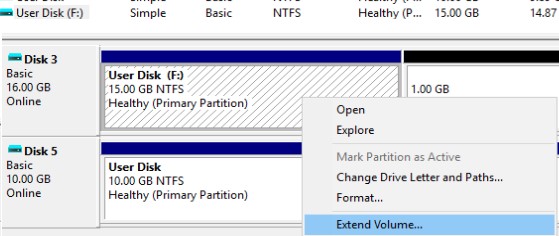

Теперь нужно расширить диск из графического интерфейса консоли Управления дисками (Disk Manager). Действие –> Подключить виртуальный жесткий диск -> Расширить том.

Либо воспользуйтесь таким PoSh скриптом:

<#

.Synopsis

This script extend size of VHDX file and resize the disk partition to Max

#>

Param(

[Parameter(Mandatory=$true,ValueFromPipeline=$true)]

[alias("Path")]

[string]$vhdxFile,

[Parameter(Mandatory=$true,ValueFromPipeline=$true)]

[alias("Size")]

[int64]$vhdxNewSize

)

begin{

try {

Mount-VHD -Path $vhdxFile -ErrorAction Stop

}

catch {

Write-Error "File $vhdxFile is busy"

Break

}

$vhdx = Get-VHD -Path $vhdxFile

if ($vhdx.Size -ge $vhdxNewSize){

Write-Warning "File $vhdxFile already have this size!"

$vhdx | Dismount-VHD

Break

}

}

process{

Dismount-VHD -Path $vhdxFile

Resize-VHD -Path $vhdxFile -SizeBytes $vhdxNewSize

$vhdxxpart = Mount-VHD -Path $vhdxFile -NoDriveLetter -Passthru | Get-Disk | Get-Partition

$partsize = $vhdxxpart | Get-PartitionSupportedSize

$vhdxxpart | Resize-Partition -Size $partsize.SizeMax

}

end{

Dismount-VHD -Path $vhdxFile

}

Обратите внимание, что нельзя расширить UPD диск пользователя с активной RDS сессией.

Чтобы уменьшить размер файла UPD (при условии, что вы удалили данные пользователя внутри vhdx файла и размер файлов на диске меньше выделенного ему размера) можно воспользоваться командами:

resize-VHD \srv01DemoLabOficeAppsUVHD-<SID>.vhdx –ToMinimumSize

А затем:

Optimize-vhd -path \srv01DemoLabOficeAppsUVHD-<SID>.vhdx -mode full

Итак, мы рассмотрели основные особенности работы технологии User Profile Disks в RDS/VDI решениях на базе Windows Serer 2016 и 2012 R2. Настройка UPD намного проще чем процесс настройки перемещаемых профилей и перенаправляемых папок. Диски привязаны к коллекции RDS и не могут повредиться при попытке совместного использования профиля несколькими терминальными серверами (в отличии от обычных профилей). Диски профилей пользователей могут храниться на SMB шарах, CSV, SOFS, в SAN или на локальных дисках. Также Microsoft отмечает, что скорость загрузки рабочей среды пользователя в случае использования UPD уменьшается.

Если вы планируете использовать для хранения UPD профилей DFS сервера, то имейте в виду, что на них должна использоваться Windows Server 2012 R2. При использовании предыдущих версий Windows Server вы получите ошибку:

Unable to enable user disks on rVHDShare. Could not create template VHD. Error Message: The network location "\winitpro.runamespaceUPD1" is not available.

Также на стороне файлового сервера желательно использовать версию SMB 3.02 (Windows Server 2012 R2) или выше.

В любом случае, т.к. технология User Profile Disks относительно свежая, рекомендуется перед крупными внедрениями UPD откатать их работу и возможные проблемы в тестовой среде.

- Remove From My Forums

-

Вопрос

-

Доброе время суток, коллеги!

Вопрос такой: есть терминальный сервер на win 2003, на нем планируется работа большого количества пользователей (порядка 50) с большим количеством программ (офис, 1с, почта, файловые ресурсы и т.д.). В среднем считается что профиль будет до 4 Гб. Т.е. 50 * 4 = 200 Гб.

Вопрос в том, как заставить сервер создавать профили на диске D. Перемещаемый профиль не поможет, т.к. если все польлзователи войдут одновременно, то диска С не хватит. К тому же время копирования профиля на сервер (если установить удаление профиля после отключения пользователя для экономии диска С) будет неприемлимым, т.к. все входят на сервер почти одновременно… Еще минус перемещаемого профиля в том, что рабочий стол компьюетра не должен быть равен рабочему столу сервера терминалов. Есть какие-либо способы перенести место создания профилей пользователей на диск отличный от системного?

Есть конечно радикальный вариант: переустановить сервер и сделать один диск C с огромным объемом, но тогда работоспособность системы уменьшиться…

Ответы

-

Есть три варианта:

1. Папку «Documents and Settings» смонтировать на другой том. // это потребует совсем нетривиальных действий

2. В реестре изменить путь к папке хранения профилей: «HKLLMSOFTWAREMicrosoftWindows NTCurrentVersionProfileList» добавить параметр с именем «ProfilesDirectory» (тип «REG_EXPAND_SZ») и значением, указывающим на расположение профилей.

3. Определить с помощью групповой политики «Set Path For TS Roaming Profiles». // предпочтительный вариант

http://technet.microsoft.com/en-us/library/cc783578(WS.10).aspxP.S. При таких размерах данных пользователей я рекомендую Вам разместить их на накопителе, отличном от размещающего системный том и файлы приложений.

-

Предложено в качестве ответа

2 марта 2010 г. 7:50

-

Помечено в качестве ответа

Petko KrushevMicrosoft contingent staff

26 марта 2013 г. 14:42

-

Предложено в качестве ответа

|

0 / 0 / 0 Регистрация: 11.12.2011 Сообщений: 79 |

|

|

1 |

|

|

Server 2012 Как сделать так, чтобы терминальные пользователи и их файлы хранились на соседнем диске?08.02.2016, 12:44. Показов 24263. Ответов 32

Добрый день! Как же сделать так чтоб терминальные пользователи и их файлы в том числе и рабочий стол, хранились на соседнем диске (2TB) Windows server 2012 R2

__________________

0 |

|

1882 / 1106 / 426 Регистрация: 22.01.2016 Сообщений: 3,050 |

|

|

08.02.2016, 16:23 |

2 |

|

ак же сделать так чтоб терминальные пользователи и их файлы в том числе и рабочий стол, хранились на соседнем диске Прочитайте про технологию User Profile Disks (UPD, диски профилей пользователей)

0 |

|

Модератор 6871 / 3818 / 477 Регистрация: 13.03.2013 Сообщений: 14,058 Записей в блоге: 9 |

|

|

09.02.2016, 09:55 |

3 |

|

Некоторые хитрости при переустановке ОС пост №5.

0 |

|

0 / 0 / 0 Регистрация: 11.12.2011 Сообщений: 79 |

|

|

17.02.2016, 16:14 [ТС] |

4 |

|

Некоторые хитрости при переустановке ОС пост №5. При установке Windows Server 2012 проделывать все эти манипуляции? Или надо всем переустановить винду?

0 |

|

1882 / 1106 / 426 Регистрация: 22.01.2016 Сообщений: 3,050 |

|

|

17.02.2016, 16:28 |

5 |

|

Вы же спрашивали:

Как же сделать так чтоб терминальные пользователи и их файлы в том числе и рабочий стол, хранились на соседнем диске (2TB) Поэтому все данные вам советы касаются перенастройки только сервера… профиль на клиентских ПК, где был там и останется. А чем вас не устроило включение режим «User Profile Disks» на RDS-сервере? Переустанавливать ОС для этого не надо…

0 |

|

0 / 0 / 0 Регистрация: 11.12.2011 Сообщений: 79 |

|

|

17.02.2016, 16:34 [ТС] |

6 |

|

А чем вас не устроило включение режим «User Profile Disks» на RDS-сервере? Переустанавливать ОС для этого не надо… У меня теперь не создаются папки пользователей на сервере при создании пользователя, папка создается на локальном компьютере, это нормально? Меня устроило, просто пока не разобрался.

0 |

|

1882 / 1106 / 426 Регистрация: 22.01.2016 Сообщений: 3,050 |

|

|

17.02.2016, 16:44 |

7 |

|

У меня теперь не создаются папки пользователей на сервере при создании пользователя, папка создается на локальном компьютере, это нормально? Не понял о чём вы — где именно вы создаёте пользователя и какие при этом должны создаваться папки? Вы о «Домашней папке» или «Перемещаемом профиле» для AD-пользователя?

просто пока не разобрался Как сказано в статье «Настройка UPD намного проще чем процесс настройки перемещаемых профилей и перенаправляемых папок» — и это пожалуй верно, т.к. ничего проще для размещения всех новых профилей на другом диске у терминального сервера, по моему ни сделать…

0 |

|

0 / 0 / 0 Регистрация: 11.12.2011 Сообщений: 79 |

|

|

17.02.2016, 16:47 [ТС] |

8 |

|

Не понял о чём вы — где именно вы создаёте пользователя и какие при этом должны создаваться папки? Вы о «Домашней папке» или «Перемещаемом профиле» для AD-пользователя? Нет, например создаю в AD пользователя Иван Иванов имя для входа «Ivan» и на диске C в папке «Пользователи» не создается папка Ivan она создается на компьютере с которого заходишь под этой учёткой.

0 |

|

1882 / 1106 / 426 Регистрация: 22.01.2016 Сообщений: 3,050 |

|

|

17.02.2016, 17:13 |

9 |

|

и на диске C в папке «Пользователи» не создается папка Ivan она создается на компьютере с которого заходишь под этой учёткой. Ещё раз — вы заходите на терминальный сервер AD-пользователем mydomainivan, а на сервере его профиль не создаётся??? И при этом профиль создаётся на клиенте, откуда запускалось «Подключение к удалённому рабочему столу»? А в какой тогда профиль он попадает? Выполните (на терминальном сервере) в cmd [cd %USERPROFILE%] или просто создайте файл на рабочем столе и посмотрите его свойства — какой будет указан путь? Добавлено через 2 минуты

она создается на компьютере с которого заходишь под этой учёткой Может вы %windir%system32mstsc.exe (Подключение к удаленному рабочему столу) запускаете от имени mydomainivan? Тогда да — на доменном ПК создастся профиль этого Ивана…

0 |

|

0 / 0 / 0 Регистрация: 11.12.2011 Сообщений: 79 |

|

|

17.02.2016, 17:59 [ТС] |

10 |

|

Ещё раз — вы заходите на терминальный сервер AD-пользователем mydomainivan, а на сервере его профиль не создаётся??? И при этом профиль создаётся на клиенте, откуда запускалось «Подключение к удалённому рабочему столу»? Все, всё получилось. Создалась папка, туплю, простите) Добавлено через 34 минуты Добавлено через 9 минут

0 |

|

1882 / 1106 / 426 Регистрация: 22.01.2016 Сообщений: 3,050 |

|

|

17.02.2016, 18:39 |

11 |

|

Так у вас ещё RDS роль не развёрнута… т.е. сервер ещё совсем не терминальный

начал делать, но даже не получается установить службу удаленных рабочих столов Этот сервер добавлен в домен? Вот пошаговые руководства по добавлению RDS-роли:

можно сделать если не куплены еще клиентские лицензии и windows server ознакомительный на 180 дней Не вижу того, что может помешать. У вас 180 дней на использование сервера + RDS роль может 120 дней (grace period) работать без клиентских лицензий…

0 |

|

Модератор 6871 / 3818 / 477 Регистрация: 13.03.2013 Сообщений: 14,058 Записей в блоге: 9 |

|

|

18.02.2016, 06:18 |

12 |

|

При установке Windows Server 2012 проделывать все эти манипуляции? Или надо всем переустановить винду? Это делается на ПК, которым требуется перенести профили на другой раздел/диск.

0 |

|

0 / 0 / 0 Регистрация: 11.12.2011 Сообщений: 79 |

|

|

19.02.2016, 14:55 [ТС] |

13 |

|

Это делается на ПК, которым требуется перенести профили на другой раздел/диск. Слишком много ПК для этого способа

Этот сервер добавлен в домен? Да

0 |

|

Модератор 6871 / 3818 / 477 Регистрация: 13.03.2013 Сообщений: 14,058 Записей в блоге: 9 |

|

|

19.02.2016, 15:00 |

14 |

|

Слишком много ПК для этого способа В первом посту речь шла о сервере.

0 |

|

0 / 0 / 0 Регистрация: 11.12.2011 Сообщений: 79 |

|

|

19.02.2016, 15:12 [ТС] |

15 |

|

Не хочет зараза( Миниатюры

0 |

|

1882 / 1106 / 426 Регистрация: 22.01.2016 Сообщений: 3,050 |

|

|

19.02.2016, 15:17 |

16 |

|

Не хочет зараза( А вы не на контроллере домена пытаетесь развернуть RDS-роль? Если да, то формально в 2012 сервере так делать нельзя. Вот неофициальное руководство, как это обойти. Но делать так не лучшая идея…

0 |

|

0 / 0 / 0 Регистрация: 11.12.2011 Сообщений: 79 |

|

|

19.02.2016, 15:20 [ТС] |

17 |

|

А вы не на контроллере домена пытаетесь развернуть RDS-роль? Если да, то формально в 2012 сервере так делать нельзя. Да один сервер, он контроллер домена и на нем же хочу удаленные рабочие столы.

0 |

|

Модератор 6871 / 3818 / 477 Регистрация: 13.03.2013 Сообщений: 14,058 Записей в блоге: 9 |

|

|

19.02.2016, 15:53 |

18 |

|

Чтоб пользователи (до 10) заходили по удаленке в 1С и всё, даже рабочие столы им не нужны по сути. Просто подключение по удаленке и сразу запуск 1С RemoteApp в помощь.

0 |

|

1882 / 1106 / 426 Регистрация: 22.01.2016 Сообщений: 3,050 |

|

|

19.02.2016, 16:09 |

19 |

|

Да один сервер, он контроллер домена Ну, ссылку я вам дал. Сам так не пробовал и что-то советовать про RDS на DC не могу… Добавлено через 14 минут

RemoteApp в помощь. А сами пробовали RemoteApp на DC? https://support.microsoft.com/ru-ru/kb/2833839 This configuration, will provide desktop sessions to users based on the number of Remote Desktop Services client access license (RDS CALs) installed on the server, but will not provide access to RemoteApp programs or the RDWeb site. Вот удалённый рабочий стол ещё можно получить…

0 |

|

0 / 0 / 0 Регистрация: 11.12.2011 Сообщений: 79 |

|

|

19.02.2016, 17:17 [ТС] |

20 |

|

Вот неофициальное руководство, как это обойти. Но делать так не лучшая идея… тоже ошибка ошибка ошибка…не разворачиваются указанные роли и службы. Может есть другой способ? Пойду пока снесу винду, поставлю заново, может в ней косяк какой.

0 |

Ситуация 1. Переносим профили на другой сервер.

Можно сделать через групповые политики и перемещаемые профили, но проще всего перенести ветку реестра:

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionProfileList

и папки пользователей копированием.

Ситуация 2. Переносим профили на другой диск.

Зачем это надо? Для терминального сервера. За несколько лет размер занятого пространства диска C: (загрузочного раздела) может вырасти до сотен гигабайт и возникнут проблемы с резервным копированием, как это получилось у меня. Расчищая диск C: сразу увидел, что профили занимают больше 100GB. И квоты в общем-то тут не решат ситуацию, если квоты вообще допустимы для данной организации. Если пользователи работают с тонких клиентов и терминальный сервер получается единственным местом для хранения их информации, то объём этой информации будет расти и расти.

Кроме этого перенос профилей логически обоснован — для файлов профилей нужно индексирование поиска и теневые копии, для системных файлов индексирование не нужно, теневые копии.. даже не могу представить в какой ситуации это может быть востребовано. Для папок профилей бекап желателен, для загрузочного раздела — бекап необходим и большой суммарный объём профилей на этом же разделе сильно мешает, как уже говорил выше.

Первый вариант

Если система только-только установлена меняем значение ProfilesDirectory — «%SystemDrive%Users» на новое расположение, в ветке реестра:

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionProfileList

профиль Администратора останется на старом месте, новые уже будут созданы по новому пути. Этого вполне достаточно. Однако при таком методе возможны проблемы при обновлении системы в дальнейшем.

Второй вариант

Другой вариант когда система относительно свежая, но уже есть пользователи и программы. В этом случае некоторые программы, например MS Office, прописали абсолютные пути к профилям на диске C:. Тогда лучше переместить все профили скриптом и создать символическую ссылку папки Users на новое месторасположение, загрузившись с установочного диска в командную строку:

robocopy C:Users D:Users /E /COPYALL /XJ rmdir C:Users /S /Q mklink /D C:Users D:Users

если в указании пути будет пробел, то нужно заключить путь в кавычки. Можно дополнить ключом перезагрузки:

Shutdown -r -f -t 00

и пойти пить чай.

В реестре при этом менять ничего не надо и в этом большой плюс этого метода — система «думает», что все по прежнему на диске C:/ и корректно работает через символическую ссылку. Проверить можно набив путь к профилю пользователя как C:Users»какой-то пользователь» и откроется он именно как C:Users….., а не как D:Users…. (при переносе на D).

Установка разрешений

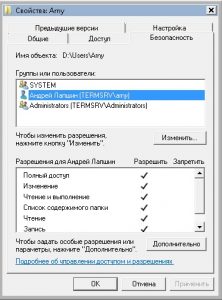

После переноса папок профилей для каждой из них нужно обязательно отключить наследование разрешений и поменять разрешения безопасности на следующие:

- System — Полный доступ;

- Administrators — Полный доступ;

- Учётка пользователя — Полный доступ;

- Больше ничего быть не должно.

Для самой папки Users разрешения следующие:

- System — Полный доступ;

- Administrators — Полный доступ;

- Users — Чтение/Выполнение;

- Все — Чтение/Выполнение.

То есть для корректной работы системы все разрешения в новом расположении должны соответствовать разрешениям, какие были на диске C:. Это важно.

Если же система довольно старая, профили по несколько гигабайт, пользоваться скриптом не рекомендую, лучше делать руками и не копировать, а перемещать, контролируя начальный размер папки профиля и размер перенесенного. В этом случае, это понятно и очевидно, ссылку для всей папки C:/Users создать нельзя, так как в ней есть открытые файлы нашего текущего профиля. Профили переносятся отдельно. Ссылка создаётся для каждого профиля отдельно. Свой профиль либо можно оставить и не переносить, либо перенести, временно создав второго админа. Создать, залогиниться под ним, перенести свой профиль, создать ссылку, установить разрешения, разлогиниться, зайти под собой, убить второго админа.

Одно замечание — при создании символических ссылок сразу проверяйте их работоспособность. Особенно когда ссылок создается сразу много.

Решение проблем

Возможные проблемы при копировании/переносе заключается в отсутствии доступа к какому-либо файлу:

- Нет прав на каталог;

- Блокировка файла процессом;

- Невозможность удаления файла.

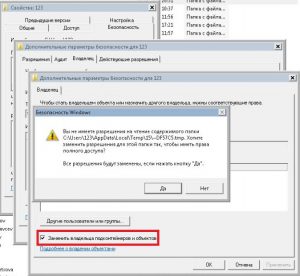

Если нет прав на каталог, тогда нужно стать владельцем контейнера и входящих в него объектов:

затем добавить себе полные права на контейнер и заменить наследуемые разрешения для потомков. После этого можно переносить/удалять.

Если блокировка процессом, тогда рекомендую программу Unlocker — много вирусов под видом этой программы. Попробуйте вот эту версию, должна быть без вирусов.

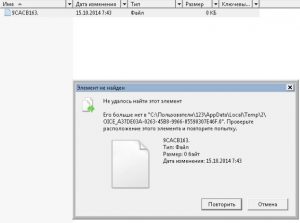

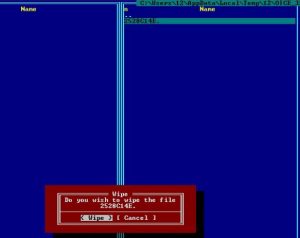

Невозможность удаления файла проявляется в основном файлами нулевого размера с точкой в конце имени файла. При попытке удаления появляется ошибка:

В этой ситуации отлично помогает Far Manager, находите файл и нажимаете Alt-Del, затем кнопку «Wipe».

Все изложенное опробовано в «боевых условиях» продакшена. Пока «полет нормальный», если возникнет ещё что-то, тогда напишу дополнение.

Дополнение от 14.06.2016

Оказалось, что если диск с символической ссылкой, созданной с ключом /D, открыт как сетевой на другом компьютере, то переход по данной ссылке заканчивается ошибкой: — «Символическая ссылка не может быть загружена, так как её тип отключен». Для устранения данной ошибки ссылку нужно пересоздать с ключом /J (junction).

Дополнение от 15.06.2016

Папка Users на диске C:/ была заменена символической ссылкой на другой диск, при этом в реестре ничего не менялось. Обновление с Windows 2008 до 2008 R2 прошло успешно. Установка заменила символическую ссылку на папку и создала в ней дефолтные профили всех пользователей. После установки удалил данную папку и пересоздал ссылку.

В прошлый раз мы развернули отказоустойчивую ферму RD Connection Broker с участием трёх серверов RD Session Host. В этой заметке будет описана часть процесса настройки серверов фермы, в частности, в части настройки пользовательской среды – включение механизмов перемещаемых профилей (Roaming User Profiles) и перенаправления папок пользователей (Folder Redirection).

Для управления параметрами настройки пользовательских профилей воспользуемся групповыми политиками. Создадим объект доменной групповой политики (GPO), который будет настраивать все сервера RD Session Host (RDSH) в нашей ферме RD Connection Broker

Создаём объект групповой политики

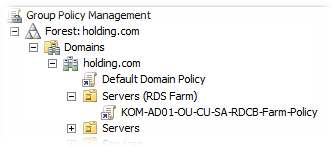

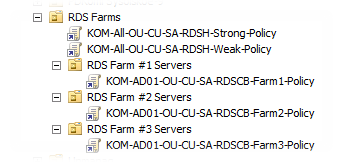

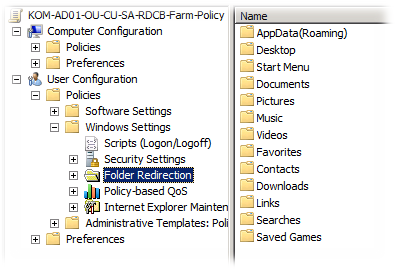

В нашем примере GPO будет называться KOM-AD01-OU-CU-SA-RDCB-Farm-Policy и будет прилинкован к контейнеру в домене (OU), в котором расположены только учетные записи серверов RDSH входящих в нашу ферму.

Для начала в GPO включим режим обработки «замыкания на себя» в режим замены.

Computer Configuration/Policies/Administrative Templates/System/Group Policy

Политика: User Group Policy loopback processing mode

Значение: Enabled

Режим: Replace

Такая настройка позволит сделать так, чтобы при обработке GPO, при входе пользователя на сервера фермы, применялись настройки пользовательского окружения исключительно из этой политики и игнорировались любые другие пользовательские настройки из других доменных политик. Это нам нужно для того, чтобы свести к минимуму возможные конфликты одних и тех же пользовательских настроек имеющихся в разных GPO с целью сделать процесс управления пользовательской средой на серверах фермы максимально жёстким и предсказуемым.

Практика показывает, что можно совмещать настройки нескольких политик с включённым режимом замыкания, главное не забыть про порядок применения этих политик. Это может быть полезно если у вас несколько ферм, каждая из которых имеет уникальные настройки, а основная масса настроек является одинаковой для всех ферм. Вот пример линковки политик для такой конфигурации:

Далее мы рассмотрим несколько параметров групповых политик, которые нам нужно будет использовать для настройки работы механизмов перемещаемых профилей и перенаправления папок, а также нескольких связанных с этим параметров.

Включаем перемещаемые профили

В созданной групповой политике, прежде всего включаем параметр добавляющий группу администраторов к параметрам безопасности для создаваемых папок перемещаемых профилей пользователей (Roaming User Profiles).

Computer Configuration/Policies/Administrative Templates/System/User Profiles

Политика: Add the Administrators security group to roaming user profiles

Значение: Enabled

Этот параметр обеспечивает администратору полный контроль над всеми папками профилей пользователей и его нужно установить на первоначальном этапе конфигурирования фермы, так как он применяется лишь при создании новых пользовательских профилей.

Следующим в GPO включаем параметр указывающий месторасположение сетевого каталога для хранения перемещаемых профилей пользователей

Computer Configuration/Administrative Templates/Windows Components/Remote Desktop Services/Remote Desktop Session Host/Profiles

Политика: Set path for Remote Desktop Services Roaming User Profile

Значение: Enabled

Путь: \holding.comServicesRDS_Profiles

Обратите внимание на то, что в нашем случае для указания пути используется линк в доменном пространстве имён DFS, хотя может быть и указан сетевой каталог непосредственно на каком-то файловом сервере. В нашем примере, соответствующий линк в DFS holding.comServicesRDS_Profiles ссылается на физический сетевой каталог FileServer01RDS_Profiles$. Рассмотрим подробней настройку этого каталога.

Сетевой каталог, в котором будут создаваться и храниться перемещаемые профили, должен быть расположен на файловой системе NTFS и иметь определённый запас свободного места. Строя отказоустойчивое решение фермы RDS весьма желательно не делать сетевой каталог перемещаемых профилей узким местом (точкой отказа) и при возможности подумать о размещении данного ресурса в высокодоступной кластеризованной среде.

Для каталога зададим разрешения безопасности рекомендованные в статье Windows Server TechCenter- Security Recommendations for Roaming User Profiles Shared Folders

NTFS разрешения на каталог:

|

Пользователь или |

Область применения прав |

Уровень разрешений |

| SYSTEM | This Folder, Subfolders and Files | Full Control |

| Administrators | This Folder, Subfolders and Files | Full Control |

| CREATOR OWNER | Subfolders and Files Only | Full Control |

| KOM-AD01-RDSCL-AllUsers | This Folder Only | List Folder/Read Data Create Folders/Append Data |

В нашем примере KOM-AD01-RDSCL-AllUsers это имя доменной группы безопасности, объединяющей пользователей которые имеют доступ к ресурсам фермы RDS и которым понадобится данный ресурс для создания и хранения пользовательских профилей. После того как разрешения настроены, можем сделать данный каталог сетевым командой:

NET SHARE RDS_Profiles$=«D:RDS_Profiles» /GRANT:DOMKOM-AD01-RDSCL-AllUsers,FULL /UNLIMITED /CACHE:None

То есть на сетевой каталог даются полные разрешения (уровень SMB) для вышеупомянутой группы доступа. Обратите внимание на то что имя сетевого каталога мы используем со знаком $ (скрытый каталог).

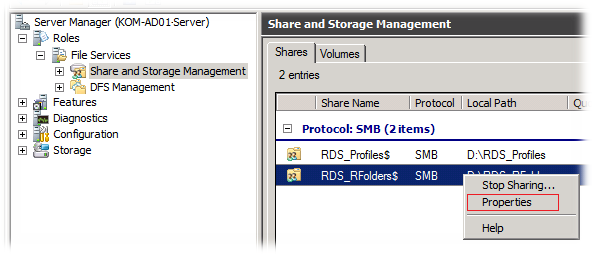

Так как мы открываем на листинг содержимое корневой папки для всех пользователей терминальной фермы, то в качестве дополнительных мер безопасности для созданного сетевого каталога можно включить применение технологии Access-based enumeration (ABE), которая позволит отображать только те папки, к которым пользователь имеет доступ. Сделать это можно через оснастку Share and Storage Management (StorageMgmt.msc) открыв свойства соответствующей сетевой папки на файловом сервере.

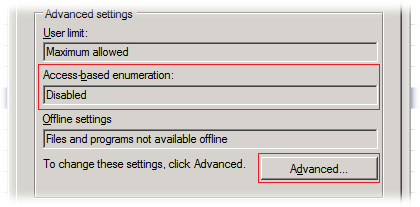

В свойствах сетевой папки мы увидим то, что по умолчанию механизм ABE выключен и для того, чтобы задействовать его, вызовем настройку расширенных параметров по кнопке Advanced

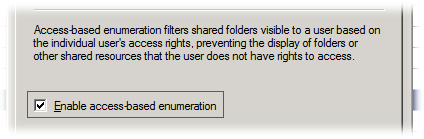

В открывшемся окне включим соответствующую опцию — Enable Access-based enumeration

Дополнительно хочу отметить, что перед началом применения механизма перемещаемых профилей стоит прислушаться к рекомендациям описанным в статье Windows Server TechCenter — Recommendations for Roaming User Profiles, в частности:

- Не использовать для хранения профилей дисковые тома с Encrypting File System (EFS), так как эти две технологии несовместимы.

- Не использовать для хранения профилей дисковые тома с включенной компрессией NTFS, так как это может вызвать усиленную фрагментацию данных.

- Очень внимательно подойти к вопросу применения дисковых квот. Недостаток места с процессе сохранения профиля может привести к потере пользовательских данных.

- Не использовать режим автономной работы (Offline Folders) для сетевого каталога хранения профилей.

В случае возникновения проблем в работе перемещаемых профилей, для выявления возможных причин проблемы можно воспользоваться системным журналом Application или включить расширенное протоколирование в файл

%windir%DebugUsermodeUserenv.log

ключом реестра (в случае отсутствия ключа его нужно создать)

Куст реестра: HKEY_LOCAL_MACHINE

Ветка реестра: SoftwareMicrosoftWindowsNTCurrentVersionWinlogon

Ключ: UserEnvDebugLevel REG_DWORD = 0x30002

Ограничение общего размера кэша перемещаемых профилей

Эта политика позволит нам по сути задействовать режим обслуживания кэшированных профилей на каждом из серверов фермы и в случае необходимости удалить устаревшие кэши профилей (не путать с самими перемещаемыми профилями которые хранятся в сетевом каталоге)

Computer Configuration/Policies/Administrative Templates/Windows Components/Remote Desktop Services/Remote Desktop Session Host/Profiles

Политика: Limit the size of the entire roaming user profile cache

Значение: Enabled

Интервал мониторинга (в минутах): 1440

Максимальный размер кэша (в ГБ): 30

Интервал мониторинга определяет, как часто проверяется размер всего кэша перемещаемых профилей на каждом сервере. Когда размер всего кэша перемещаемых профилей пользователей превышает заданный максимальный размер, самые старые (использовавшиеся максимально давно) перемещаемые кэшированные профили пользователей будут удаляться, пока размер всего кэша перемещаемых профилей пользователей не станет меньше заданного максимального размера.

Фоновая выгрузка пользовательского реестра

По умолчанию изменения в перемещаемом профиле пользователя сохраняются только в процессе его выхода из системы. На практике можно встретить ситуацию когда пользовательский сеанс может находиться в активном состоянии длительное время и в этом случае, возможно, будет полезным включение новой политики фонового сохранения данных пользовательского реестра.

Computer Configuration/Policies/Administrative Templates/System/User Profiles

Политика: Background upload of a roaming user profile’s registry file while user is logged on

Значение: Enabled

Метод планирования запуска: Run at set interval

Интервал (часов): 1

При такой настройке данные пользовательского реестра для активных сеансов будут сохраняться в фоновом режиме каждый час.

Включаем перенаправление папок

В процессе работы размер пользовательских профилей может увеличиваться, что в последствии приводит к более длительной процедуре загрузки/выгрузки перемещаемого профиля. Чтобы избежать этой проблемы, наряду с механизмом перемещаемых профилей задействуем механизм перенаправления папок пользователей (Folder Redirection). Механизм перенаправления папок позволяет определённый набор папок профиля не копировать каждый раз при входе и выходе пользователя, а установить в сессии пользователя перенаправление к этим данным, расположенным в сети.

Может возникнуть мысль о том, чтобы совместить расположение перемещаемых профилей с расположением перенаправляемых папок в одном физическом сетевом каталоге. Однако в документе Windows Server TechCenter — Best Practices for User Profiles можно найти рекомендацию разделения этих данных. Также встречаются обсуждения, говорящие о возникающих проблемах при попытке такого совмещения — Windows Server TechCenter Forums — Roaming profile and Folder Redirection

Настройка механизма перенаправления папок возможна через раздел групповой политики User Configuration/Policies/Windows Settings/Folder Redirection и в текущей версии содержит параметры для 13 папок:

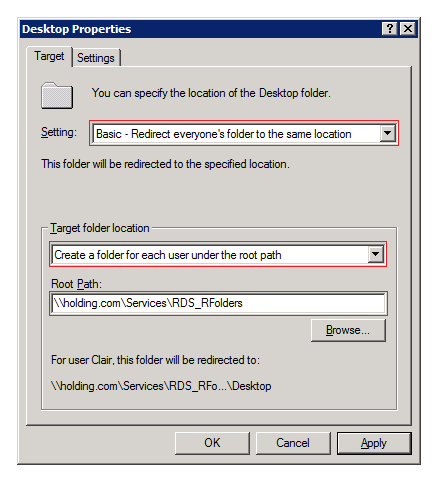

Рассмотрим настройку на примере папки Desktop. На закладке Target eсть два основных режима перенаправления – Базовый (Basic) и Расширенный (Advanced). Базовый режим позволяет явным образом указать месторасположение папки в сети и эта настройка будет распространяться на всех пользователей к которым применяется данная политика. Расширенный режим позволяет комбинировать внутри одной политики несколько разных сетевых расположений папки в зависимости от членства пользователя в той или иной доменной группе безопасности. В разных источниках можно встретить рекомендацию использовать Расширенный режим только в крайних случаях, так как в некоторых ситуациях при такой настройке процесс входа пользователей может значительно затягиваться. В нашем примере используется Базовый режим перенаправления – Basic – Redirect everyone’s folder to the same location

В параметрах определяющих расположение папки выберем — Create a folder for each user under the root path, что приведёт к тому, что для каждого пользователя будет автоматически создаваться подкаталог в корневом каталоге указанном в поле Root Path

Обратите внимание на то, что в примере снова используется путь из доменного пространства имён DFS. Эксперименты показали, что если поменять этот путь в политике после того как перемещаемые папки были хоть раз использованы со старым путём – это приводит к неадекватному поведению профиля, которое лечится в последствии полным пересозданием профиля. Поэтому при задании путей в политиках перенаправляемых папок нужно уделить особое внимание вопросу планирования, чтобы постараться свести на нет в будущем возможные изменения указанных путей. А если вы по каким-то причинам не используете DFS, то для абстрагирования от конкретного пути к файловому серверу можно будет обойтись созданием алиаса в DNS (CNAME), который в последствии можно будет при необходимости легко изменить. Возможно кто-то здесь не согласится со мной и сможет в комментариях привести свои доводы о том, что изменение путей к перенаправляемым папкам не приводит к каким-либо проблемам в уже используемых ранее профилях.

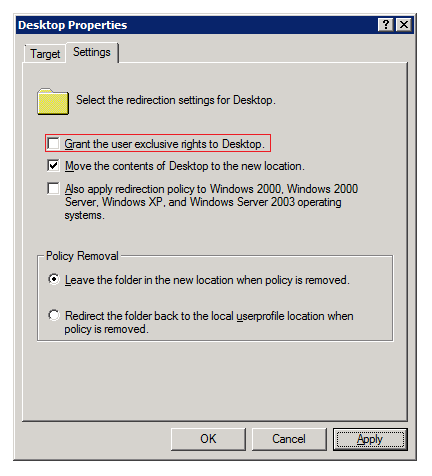

Если на закладке Settings не отключить включенную по умолчанию настройку Grant the user exclusive rights to … то в процессе создания папки на неё не будут предоставлены права группе Администраторов (только создателю-владельцу и системе), что в перспективе может усложнить процесс администрирования этих папок. Учтите, что эту настройку нужно отключать как можно раньше, так как она действует только в процессе создания новых пользовательских папок и к уже созданным ранее папкам не применяется.

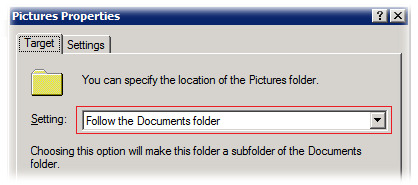

Таким образом, можно по аналогии настроить все остальные папки с одним исключением — для папок Pictures, Music, Videos можно установить настройку Follow the Documents folder , которая означает то, что настройки для этих папок будут использоваться те же что установлены для папки Documents

В ходе тестов выяснилось, что при включении такого режима папки Pictures, Music, Videos вкладываются в папку Documents и тем самым создают дополнительную путаницу, так как в пользовательском интерфейсе уже есть механизм Библиотек логически разделяющий все эти 4 папки. Поэтому, на мой взгляд, лучше настроить политики для этих папок по аналогии со всеми другими папками, то есть так же, как указано в примере с с папкой Desktop

Теперь поговорим о сетевом каталоге, указываемом в качестве Root Path.

Сетевой каталог, в котором будут создаваться и храниться перенаправляемые пользовательские папки, должен быть расположен на файловой системе NTFS и иметь запас свободного места. По сути, к этому каталогу можно отнести все те же требования, что и к каталогу перемещаемых профилей.

Для каталога зададим разрешения безопасности рекомендованные в статье VirtualizationAdmin.com — Patrick Rouse — How To Configure Folder Redirection

NTFS разрешения на каталог:

|

Пользователь или |

Область применения прав |

Уровень разрешений |

| SYSTEM | This Folder, Subfolders and Files | Full Control |

| Administrators | This Folder, Subfolders and Files | Full Control |

| CREATOR OWNER | Subfolders and Files Only | Full Control |

| KOM-AD01-RDSCL-AllUsers | This Folder Only | Traverse Folder/Execute File List Folder/Read Data Read Attributes Create Folders/Append Data |

В нашем примере KOM-AD01-RDSCL-AllUsers это имя доменной группы безопасности, объединяющей пользователей которые имеют доступ к ресурсам фермы RDS и которым понадобится данный ресурс для создания и хранения перенаправляемых пользовательских папок. После того как разрешения настроены, можем сделать данный каталог сетевым командой:

NET SHARE RDS_RFolders$=«D:RDS_RFolders» /GRANT:DOMKOM-AD01-RDSCL-AllUsers,FULL /UNLIMITED /CACHE:None

То есть на сетевой каталог даются полные разрешения (уровень SMB) для соответствующей группы доступа. Сетевой каталог также скрытый.

Также как и в случае с каталогом перемещаемых профилей, для каталога перенаправления папок логично будет включить применение технологии Access-based enumeration (ABE), которая позволит отображать пользователям только те папки к которым он имеет доступ.

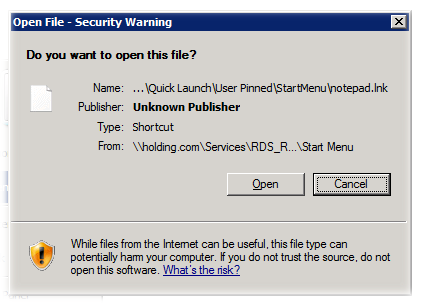

При перенаправлении папок, например Desktop и Start Menu есть особенность. После того как политика начинает действовать и папки начинают работать как перенаправленные, при попытке запуска ярлыков появляется предупреждение безопасности, связанное с тем, что фактически запуск происходит с сетевого ресурса

Чтобы избежать подобных предупреждений, файловый сервер, на котором размещены перенаправленные папки, нужно добавить в список зоны узлов локальной интрасети Internet Explorer – Local intranet в формате file://FileServer01 — для конкретного файлового сервера или, например, file://holding.com — для всего FQDN домена (при этом в политиках перенаправления папок ссылки на файловый ресурс также должны быть представлены в формате FQDN). Как показывает практика, префикс file:// использовать не обязательно.

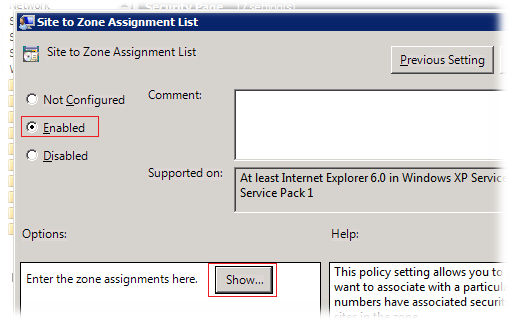

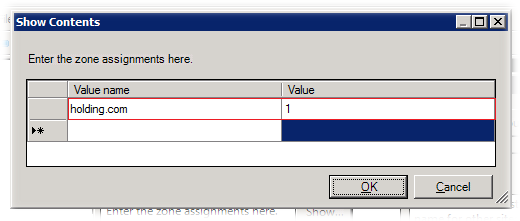

Для централизованной настройки зоны узлов локальной интрасети Internet Explorer настроим в нашей групповой политике соответствующий параметр:

User Configuration/Policies/Administrative Templates/Windows Components/Internet Explorer/Internet Control Panel/Security Page

Политика: Site to Zone Assignment List

Значение: Enable

Для настройки самого списка узлов нажмём кнопку Show

В открывшемся списке узлов в столбец Value name введём имя файлового сервера или сразу всего домена, а в поле Value поставим 1, что будет означать что эта запись относиться к зоне Local intranet

После применения данной политики предупреждения безопасности при запуске ярлыков должны исчезнуть.

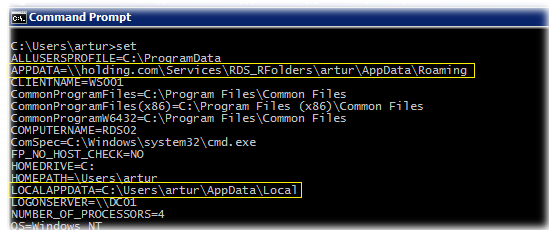

Далее хочется отметить особенности перенаправления папки AppData(Roaming). При перенаправлении этой папки следует понимать что реально в процессе перенаправления участвует лишь подкаталог AppDataRoaming профиля пользователя, а подкаталоги AppDataLocal и AppDataLocalLow используются как локальные. Для примера можно привести вывод команды SET отображающей значение переменных пользовательского окружения:

На самом деле необходимость перенаправления папки AppData(Roaming) нужно рассматривать индивидуально в каждой конкретной ситуации. Дело в том, что разработчики программного обеспечения, которое возможно будет использоваться в ферме RDS с перемещаемыми профилями и перенаправление папок, далеко не всегда уделяют должное внимание вопросам архитектуры приложения с точки зрения размещения файлов этого приложения. Если приложение вместо того чтобы хранить в AppData(Roaming) пользовательские статические данные больших размеров используют эту папку через чур интенсивно, – в таких ситуациях перенаправление этой папки может отрицательно сказаться на производительность работы такого приложения и создать неоправданную сетевую нагрузку.

Также следует помнить о том, что некоторые приложения имеют собственные возможности изменения своих настроек для оптимизации использования папки AppData, например если вы предоставляете своим пользователям в терминальных сеансах возможность работать с Outlook подключенному к Exchange, то вполне резонно будет отключить режим кэширования в настройках Outlook.

В случае возникновения проблем в работе перенаправления папок, для выявления возможных причин проблемы можно воспользоваться системным журналом Application или включить расширенное протоколирование в файл

%windir%debugusermodefdeploy.log ключом реестра

Куст реестра: HKEY_LOCAL_MACHINE

Ветка реестра: SoftwareMicrosoftWindows NTCurrentVersionDiagnostics

Ключ: FdeployDebugLevel REG_DWORD = 0x0f

Ожидание полной загрузки профиля

В некоторых случаях, например в высокозагруженных средах, может возникать ситуация когда служба профилей в процессе входа пользователя не смогла достаточно быстро загрузить перемещаемый профиль из сетевого расположения, и предупредив пользователя об обнаружении медленного подключения, загружает локальную копию кэшированного профиля. Для того чтобы предотвратить загрузку локальной кэшированной копии и заставить службу профилей дожидаться полной загрузки профиля включим политику:

Computer Configuration/Policies/Administrative Templates/System/User Profiles

Политика: Wait for remote user profile

Значение: Enabled

Ограничение пользователя одним сеансом

Несмотря на то, что пользовательскими сессиями будет управлять RD Connection Broker и в теории он всегда будет перенаправлять пользователя в его существующий сеанс, возможно не будет лишним включение политики ограничения пользователя одним сеансом на каждом сервере:

Computer Configuration/Policies/Administrative Templates/Windows Components/Remote Desktop Services/Remote Desktop Session Host/Connections

Политика: Restrict Remote Desktop Services users to a single Remote Desktop Services session

Значение: Enabled

Запрет работы с временными профилями

Возможны ситуации когда по каким-то причинам происходит повреждение пользовательского профиля. В конфигурации по умолчанию в случае невозможности загрузки профиля система загружает пользователю временный профиль и оповещает об этом пользователя. На практике были случаи когда пользователь не обращал внимание на данное сообщение и продолжал работу, сохраняя при этом какие-то свои данные в этом временном профиле. При завершении работы этого пользователя временный профиль уничтожался системой вместе с пользовательскими данными. Чтобы избежать подобных ситуаций запретим загрузку временных профилей политикой:

Computer Configuration/Policies/Administrative Templates/System/User Profiles

Политка: Do not log users on with temporary profiles

Значение: Enabled

Подробный вывод статусной информации

Политика подробного вывода статусной информации в процессе загрузки и выгрузки пользовательского профиля для пользователей даст визуальный эффект ускорения процесса загрузки, а для администраторов позволит быстро поверхностно понять на каком этапе могут происходить задержки выполнения

Computer Configuration/Policies/Administrative Templates/System

Политика: Verbose vs normal status message

Значение: Enabled

Это далеко не весь перечень параметров групповых политик, которыми можно гибко настраивать сервера RDSH в ферме RDCB, и их применение может варьироваться в зависимости от требований, предъявляемых к инфраструктуре удалённых рабочих столов в каждом конкретном случае.

Источники информации:

- MSDN Blogs > Remote Desktop Services (Terminal Services) Team Blog > User Profiles on Windows Server 2008 R2 Remote Desktop Services

- Windows Client TechCenter — Managing Roaming User Data Deployment Guide

- Windows Server TechCenter — How to Configure Folder Redirection

- Group Policy Central — Best Practice: Roaming Profiles and Folder Redirection (a.k.a. User State Virtualization)

Указание типа и адреса сервера удаленных рабочих столов

После установки и последующей перезагрузки, потребуется установить тип и адрес сервера лицензирования. Для этого:

- Открываем «Диспетчер сервера», и в левой панели переходим на вкладку «Роли» — «Службы удаленных рабочих столов» — «Конфигурация узла сеансов удаленных рабочих столов».

- Там ищем в конфигурации пункт «Лицензирование», где есть настройка «Серверы лицензирования удаленных рабочих столов». Чтобы открыть её, просто нажимаем на ней два раза левой кнопкой мыши.

- При первом заходе в данную настройку появится предупреждение об отсутствии настроенного сервера лицензирования.

Затем можно будет как указать тип лицензирования (устройство или пользователь), а так же указать сервера лицензирования. Разберем приведенные типы лицензирования:- На устройство — при таком виде лицензирования, количество пользователей ограничено только количеством клиентских устройств, на которые есть лицензии. То есть, если у вас есть 20 лицензий «на устройство», то самые разные пользователи с данных 20 компьютеров смогут без проблем заходить на компьютер, но зайти с 21 компьютера не получится. Данный тип лицензирования удобен в том случае, если пользователей больше, чем клиентских устройств (например, несколько человек работают за одним устройством посменно).

- На пользователя — в данном случае, количество пользователей ограничено количеством лицензий — они могут без проблем заходить с любого количества клиентских устройств, но именно в том количестве, которое соответствует количеству имеющихся лицензий. Данный тип лицензирования удобен, когда устройств больше, чем пользователей (например, у пользователей может быть несколько устройств, за которыми они поочередно работают — компьютеры, ноутбуки, планшетные компьютеры и т. д.).

Для добавления серверов лицензирования, следует воспользоваться кнопкой «Добавить».

- Откроется окно, где в левой части будут указаны автоматически обнаруженные и доступные сервера лицензирования, а в правой — используемые на данном сервере. Так же можно самостоятельно добавить сервер по его доменному имени или IP адресу, воспользовавшись соответствующим полем в самом низу окна. Завершив выбор или ввод серверов лицензирования, данное и предыдущее окно следует закрыть нажатиями кнопок «ОК».

Основные компьютеры для перемещаемых профилей пользователей и перенаправления папок

Теперь вы можете для каждого пользователя домена назначить набор компьютеров, которые называются основными, что позволяет контролировать использование технологий перемещаемого профиля и (или) перенаправления папок. Назначение основных компьютеров — простой и эффективный способ сопоставления данных и настроек пользователя с конкретными компьютерами или устройствами. Это упрощает контроль со стороны администратора, повышает безопасность данных и позволяет защитить профили пользователей от повреждения.

Какую пользу приносят основные компьютеры?

Назначение основных компьютеров для пользователей дает четыре ключевых преимущества.

- Администратор указывает, на каких компьютерах пользователи могут получить доступ к своим перенаправленным данным и настройкам. Так, он может разрешить перемещение данных и настроек пользователя между настольным компьютером и ноутбуком, а также запретить их перемещение на любой другой компьютер, например расположенный в конференц-зале.

- Назначение основных компьютеров снижает риск нарушения безопасности и конфиденциальности, когда на компьютере, за которым работал пользователь, остаются личные или корпоративные данные. Это полезно, например, когда генеральный директор временно использует компьютер какого-либо сотрудника, чтобы после его работы на компьютере не осталось конфиденциальных или корпоративных данных.

- Назначение основных компьютеров позволяет администратору снизить риск неверной настройки или повреждения профиля, что может быть следствием перемещения данных между системами разной конфигурации, например 32- и 64-разрядной.

- При первом входе на неосновной компьютер, например сервер, потребуется меньше времени, так как перемещаемый профиль пользователя и (или) перенаправленные папки не скачиваются. Время выхода из системы тоже сокращается, поскольку отсутствует необходимость в передаче изменений профиля пользователя на файловый ресурс общего доступа.

Как изменяют ситуацию основные компьютеры?

Чтобы ограничить загрузку личных данных пользователей на основные компьютеры, с помощью технологий перемещаемых профилей и перенаправления папок производятся следующие проверки логики при входе:

- Операционная система Windows проверяет новые параметры групповой политики (Загружать перемещаемые профили только на основные компьютеры и Перенаправлять папки только на основных компьютерах), чтобы определить, будет ли атрибут msDS-Primary-Computer в доменных службах Active Directory (AD DS) влиять на принятие решения о перемещении профиля пользователя или перенаправлении папок.

- Если этот параметр политики обеспечивает поддержку основных компьютеров, Windows проверяет наличие в схеме доменных служб Active Directory поддержки атрибута msDS-Primary-Computer . Если она есть, Windows проверяет, назначен ли компьютер, на который заходит пользователь, для него основным:

- если компьютер является одним из основных для этого пользователя, в Windows к нему применятся параметры перемещаемых профилей пользователей и перенаправления папок;

- в противном случае Windows загрузит кэшированный локальный профиль пользователя (при наличии) или создаст новый. Кроме того, Windows удалит все существующие перенаправленные папки в порядке, который указан в ранее примененном параметре групповой политики, сохраненном в локальной конфигурации перенаправления папок.

Дополнительные сведения см. в разделе Deploy Primary Computers for Folder Redirection and Roaming User Profiles

Скачать Delprof2: User Profile Deletion Tool

Загрузить последнюю версию утилиты вы можете либо у меня с mail облака или же с официального сайта:

Скачать с официального сайта — https://helgeklein.com/free-tools/delprof2-user-profile-deletion-tool/

Далее вам необходимо разархивировать zip архив. На выходе у вас появится папка с двумя файлами:

- Changelog — файл с описанием, что изменилось

- DelProf2 — сам файл утилиты

напоминаю, что если вы запустите DelProf2.exe, то без ввода параметров она удалит все профили, кроме вашего, так что пока не запускайте, а изучите доступные ключи

Откройте командную строку и перейдите в ней в папку с утилитой DelProf2.exe, далее выполните команду:

DelProf2 /?

В результате этих не хитрых действий у вас появится справка по утилите, со всеми доступными ключами.

/l — Перечисление профилей доступных для удаления, но удалено ничего не будет, это такой режим, что было бы (what-if mode)

- /u — Данный ключ не будет требовать подтверждения при удалении и без просмотра

- /q — Тихое удаление без вывода и подтверждения

- /p — Запрашивать подтверждение перед удалением каждого профиля

- /r — Удалить локальные кэши только перемещаемых профилей, но не локальных профилей

- /c — Удалить на удаленном компьютере

- /d — Удалить только профили, которые не использовались в течение x дней

- /ntuserini — При определении возраста профиля для /d используйте файл NTUSER.INI вместо NTUSER.DAT для расчета возраста

- /ed — Исключить каталоги профилей, имя которых соответствует определенному шаблону с помощью подстановочных знаков * и ?. Может использоваться более одного раза и может сочетаться с /id

- /id — Включить только каталоги профилей, имя которых соответствует некому шаблону, можно использовать подстановочные знаки * и ?. Может использоваться более одного раза и может сочетаться с /ed

- /i — Игнорировать ошибки, продолжить удаление

Анализ логов при временном профиле

Симптомы ошибки:

- Создается дополнительная папка профиля пользователя. К имени этой папки добавляется имя домена NetBIOS или трехзначный суффикс. Например, имя папки — Username.ROOT или Username.000.

- Если у пользователя есть перемещаемый профиль, некоторые приложения, использующие пути «Папки оболочки» в реестре, перестают отвечать. Кроме того, когда пользователь выходит из компьютера, изменения в данных приложения, которые хранятся в профиле пользователя, не перемещаются в базу данных домена.

Когда вы откроете журналы событий, то вы можете обнаружить вот такие события в журнале «Приложение»:

Предупреждение с кодом ID 1509: Windows не удается скопировать файл \?UNCroot.pyatilistnik.orgrootBoyWINDOWSwin.ini в расположение \?C:UsersBoyWINDOWSwin.ini. Возможная причина — сетевые проблемы или недостаточные права безопасности. ПОДРОБНО — Отказано в доступе.

Предупреждение с кодом ID 1534: Слишком много ошибок при копировании профиля. Для получения более подробных сведений просмотрите предыдущие события. Windows не будет записывать в журнал никаких дополнительных ошибок копирования для этого процесса копирования.

Ошибка ID 1533, источник User Profile Service: Не удается удалить папку профилей C:UsersBoy. Возможная причина — файлы этой папки используются другой программой. ПОДРОБНО — Папка не пуста.

Ошибка с кодом ID 1511, источник User Profile Service: Windows не удалось найти локальный профиль пользователя, вход в систему выполнен с временным профилем. Любые изменения профиля будут потеряны при выходе.

Более детально, что происходит на терминальном сервере в момент входа пользователя, можно проследить в журнале Microsoft-Windows-User Profile Service/Operational. При входе на терминальный стол формируется событие с кодом ID 1: Получено уведомление о входе пользователя для сеанса 151. Тут сразу можно увидеть нужный ID пользователя, чтобы потом найти его процессы и PID.

Далее идет событие с кодом ID 64: Отношение к основному компьютеру не было проверено для этого компьютера и этого пользователя. Причина: running as a terminal server farm.

Видим. что синхронизация завершена не полностью: Событие с кодом ID 7: Завершена синхронизация профиля \root.pyatilistnik.orgrootBoy с C:UsersBoy Результат: Запрос ReadProcessMemory или WriteProcessMemory был выполнен только частично.

Видим, что ему создался временный TEMP профиль, а так же видно его SID:

Событие с кодом ID 5: Файл реестра C:UsersTEMP.003ntuser.dat загружен в HKUS-1-5-21-551888299-3078463796-3314076131-11105.

ну и событие ID 67 нам говорит, что мы вошли с временным профилем: Тип входа: RDS Расположение локального профиля: C:UsersTEMP.003 Тип профиля: Temporary

Симптомы

При работе с файлами по сети вы можете испытывать один или несколько следующих симптомов:

-

Сервер Windows на основе файлов, настроенный как файл и сервер печати, временно перестает отвечать, а функции файлового и печатного серверов временно перестают отвечать.

-

При открываемом, сохранения, закрытия, удаления или печати файлов, расположенных на общем ресурсе, вы испытываете неожиданно длинную задержку.

-

При использовании программы по сети вы испытываете временное снижение производительности. Производительность обычно замедляется примерно на 40-45 секунд. Однако некоторые задержки могут длиться до 5 минут.

-

При выполнении операций копирования файлов или резервного копирования вы испытываете задержку.

-

Windows Обозреватель перестает отвечать при подключении к общему ресурсу или при наключении красного X на подключенной сетевой диск Windows Explorer.

-

При входе на файл-сервер после введите свое имя и пароль в диалоговом окне Log On Windows, появляется пустой экран. Рабочий стол не появляется.

-

Программа, использующая удаленный вызов процедуры (RPC) или использующая именные трубы для подключения к файловом серверу, перестает отвечать.

-

Сервер временно перестает отвечать, и одно или несколько сообщений, аналогичных следующим сообщениям, отображаются в журнале System на файловом сервере.

-

При попытке подключения к общему ресурсу вы получаете сообщение об ошибке, аналогичное одному из следующих сообщений:

-

Сообщение об ошибке 1

-

Сообщение об ошибке 2

-

-

Вы периодически отключались от сетевых ресурсов и не можете подключиться к сетевым ресурсам на файловом сервере. Однако для подключения к серверу можно подключиться к серверу с помощью сеанса служб терминала.

-

Если несколько пользователей пытаются получить доступ Microsoft Office на сервере, файл блокируется для редактирования диалоговое окно не всегда появляется, когда второй пользователь открывает файл.

-

Трассировка сети указывает на задержку от 30 до 40 секунд между командой клиента SMB Service и ответом с файлового сервера.

-

При попытке открыть файл базы данных Access 2.0 (MDB-файл) в Microsoft Access 97, Access 2000 или Access 2002 вы можете получить сообщение об ошибке, аналогичное следующему:

-

При попытке открыть файл Microsoft Word вы можете получить следующее сообщение об ошибке:

Создание перемещаемых профилей

Перемещаемые пользовательские профили создаются очень просто. Для их создания вам даже не нужно разбираться с Active Directory или групповыми политиками, но знание этих технологий значительно упростить вам жизнь при управлении такими профилями. Если говорить о создании перемещаемых профилей в двух словах, то вам нужно настроить сетевое размещение, где будут располагаться данные профили, а затем отконфигурировать каждую учетную запись пользователя для сопоставления с созданным ранее сетевым размещением. Все эти действия описаны далее:

- На файловом или специально выделенном профильном сервере создайте папку, которая будет использоваться для хранения перемещаемых пользовательских профилей. Данная папка будет считаться папкой верхнего уровня для всех индивидуальных профилей пользователей;

- Перейдите в свойства в свойства текущей папки. В отобразившемся диалоговом окне «Свойства: %имя_папки%» перейдите на вкладку «Доступ» и предоставьте для группы «Прошедшие проверку» полный доступ. Это действие следует выполнить для того, чтобы пользователи, прошедшие проверку могли получать доступ к текущему ресурсу, а также создавать свои профили. Помимо этого, назначьте дополнительные разрешение NTFS для группы «Пользователи». Папка, которая используется для хранения настраиваемого профиля, должна называться DefaultUser.v2, для которой назначьте полный доступ группе «Все»;

Рис. 1. Предоставление разрешений для папки Profiles

Откройте оснастку «Active Directory – пользователи и компьютеры», выберите пользователя, для которого нужно настроить перемещаемый профиль, нажмите на нем правой кнопкой мыши и выберите команду «Свойства»;

Рис. 2. Открытие диалогового окна свойств пользователя

В отобразившемся диалоговом окне перейдите на вкладку «Профиль» и в соответствующем текстовом поле введите путь к общей папке, где содержится профиль текущего пользователя. Вы можете использовать переменную среды %UserName% в качестве заполнителя имени входа в систему, которое используется в пути профиля. После того как пользователь в первый раз войдет в домен, на сервере автоматически будет создана папка профиля в формате имени пользователя или, если пользователь выполнил вход из операционной системы Windows Vista или более поздней версии операционной системы, то будет создана папка имя_пользователя.v2 с соответствующими разрешениями.

Рис. 3. Настройка пути перемещаемого профиля пользователя

Обязательный пользовательский профиль создается по аналогии, только после настройки рабочего стола (достаточно чтобы пользователь, скажем, начальник отдела или вы выполнили все настройки для текущего профиля), файл данного профиля следует переименовать с NTUSER.DAT в NTUSER.MAN. Также каждый обязательный пользовательский профиль следует хранить в специально выделенной папке верхнего уровня. То есть, вам нужно создать следующую иерархию папок: корневая папка верхнего уровня, скажем, Profiles, в которой будет расположена папка mandatory_user_profiles, внутри которой уже будут расположены папки с обязательными профилями пользователей. Для этой папки вам нужно предоставить разрешения только на уровне «Чтения», что не позволит вносить пользователям изменения в свой обязательный пользовательский профиль, который расположен на сервере. После этого, на вкладке «Профиль» пользователя, в соответствующем текстовом поле, задайте имя с суффиксом .man (.man.v2 для пользователей, которые выполняют вход под операционными системами Windows Vista и выше) в конце для папки пользователя, которая станет обязательным пользовательским профилем.

Устранение проблемы с висящим выходом с терминала

Данная ситуация для меня не нова, я ее еще наблюдал с Windows Server 2008 R2, где все решалось определенным обновлением, но в случае с Windows Server 2012 R2, это пол дела, от нас потребуется по мимо обновлений, внести правки в реестр. Так что начинаем. Первым делом, чтобы количество людей попавших в данную ситуацию не увеличилось, вам необходимо запретить новые подключения к данному хосту. Сделать, это можно из оснастки управления RDS фермой. В данном случае вы переводите хост в режим стока (drain mode).

Далее вы пробуете сами попасть на данный хост, где будите ждать когда остальные пользователи закончат свою работу и вы сможете начать исправления глюка с выходом из системы терминальной сессии людей. Далее первым этапом, вы должны установить все доступные исправления безопасности Windows. Напоминаю, что делается это в панели управления или в параметрах Windows, все зависит от версии системы. так, это выглядит в системах до Windows Server 2016

И вот так уже в системах после Windows Server 2016

После того, как вы произвели установку всех обновлений перезагрузите ваш сервер. Кстати, когда я через PowerShell решил посмотреть ID и статусы сессий на терминальном столе, то увидел необычный для себя статус «Down», это как раз и были люди, у кого висел выход из системы.

Еще одной из рекомендаций в данной ситуации, это отключение службы поиска Windows. Напоминаю, что в Windows Server 2012 R2 и выше, данная служба устанавливается, как компонент, если она вам не нужна, то удалите его.

Одним из сценариев, который соответствует этому критерию, является печать из 32-разрядного приложения на 64-разрядном узле сеансов удаленных рабочих столов. Это действие печати вызовет splwow64.exe, 32 и 64-разрядный процесс thunking для спулера. Splwow64.exe имеет 3-минутный тайм-аут для предотвращения повторного запуска процесса во время интенсивной печати, поэтому он не завершается сразу после завершения печати. Это может привести к тому, что удаленный сеанс будет казаться «зависшим».

Чтобы это исправить я вам советую создать ключ реестра. Для этого открываем ветку:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSet ControlTerminal ServerSysprocs

Создаем новую запись REG_DWORD с именем splwow64.exe и значением .

Таким же образом я вам советую добавить сюда же ключ REG_DWORD с именем wrsa.exe и значением 0 (https://en.wikipedia.org/wiki/Winsock)

Еще я вам советую слегка увеличить значение одного параметра в реестре WaitToKillServiceTimeout. WaitToKillServiceTimeout — это параметр отвечающий за, то чтобы система закрыла все фоновые приложения. Windows обычно ждет 5 секунд, чтобы фоновые службы очистились и закрылись, когда вы делаете выход из системы или выключаете компьютер. Некоторые приложения могут изменить это значение при установке, предоставляя своим фоновым службам дополнительное время для очистки. Windows принудительно закрывает фоновые службы после этого периода времени. Это значение определяет, сколько секунд Windows ожидает, прежде чем сделать это. Windows автоматически выключится, если все службы будут успешно закрыты до истечения таймера. Я не советую ставить данное значение ниже 2-х секунд, это 2000. В нашей ситуации, когда у вас бесконечно долго висит надпись выход из системы, я советую выставлять WaitToKillServiceTimeout на 15-20 секунд, это значения 15000 или 20000.

Сделать это можно по пути:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControl

И выставите у ключа WaitToKillServiceTimeout нужное значение. Далее желательно перезагрузить терминал и проверить есть ли проблемы с выходом из системы.

Шаг 2. Установка Windows и настройка системы

Установка системы

На этом шаге все стандартно, за исключением одного нюанса: разбивая во время установки Windows жесткий диск, стараемся выделить небольшую часть (70 — 120 Гб) для системы и все остальное под данные. Если выделить много дискового пространства для системного раздела, увеличится время его обслуживания и фрагментация, что негативно скажется на производительности и надежности системы в целом.

Настройка системы

- Проверяем правильность настройки времени и часового пояса;

- Задаем понятное имя для сервера и, при необходимости, вводим его в домен;

- Если сервер не подключен напрямую к сети Интернет, стоит отключить брандмауэр;

- Для удаленного администрирования, включаем удаленный рабочий стол;

- Устанавливаем все обновления системы.

Создание нового пользователя

Создать нового пользователя можно с помощью следующей процедуры:

Start («Пуск») -> Administrative Tools(«Администрирование») -> Server Manager («Диспетчер сервера»)

В появившемся окне необходимо раскрыть вкладку Configuration («Конфигурация») и перейти в пункт Local users and groups («Локальные пользователи и группы»). Здесь выбирается оснастка Users («Пользователи»). Имена существующих пользователей перечислены в таблице справа. Вызывается контекстное меню (правый клик мыши) и выбирается пункт New user («Новый пользователь»).

На следующем этапе открывается окно ввода пользовательских данных. В поле User Name («Пользователь») необходимо ввести имя, под которым будет входить пользователь на сервер. Поля Description («Описание») и Full Name («Полное имя») могут содержать любую информацию.

Виртуальный сервер на базе Windows

- Лицензия включена в стоимость

- Тестирование 3-5 дней

- Безлимитный трафик

Далее два раза вводится пароль. Он должен быть не менее 6 символов и содержать как цифры, так и буквы в разных регистрах. Если установить метку User must change password at next logon («Требовать смены пароля при следующем входе в систему»), то при первом входе система потребует у пользователя ввода нового пароля. В этом окне также можно запретить его изменение. Если не установить галочку Password never expired («Срок действия пароля не ограничен») то через определенное количество дней система потребует ввести новый пароль. После определения настроек (их изменение возможно в любое время) следует нажать кнопку Create («Создать»).

В появившемся списке имеется имя только что созданного пользователя. Нажатием правой кнопки мыши вызывается контекстное меню изменения пользовательского пароля, удаления, переименования имени, а также редактирование свойств.