Можно ли сбросить пароль доменного администратора? Если не брать в расчет морально-этический аспект этой процедуры, то чисто технически очень даже можно. Для этого существует довольно много различных способов, и сегодня я опишу два из них. Способы 100% рабочие, однако имейте в виду, что для их реализации необходим физический доступ к контролеру домена, или как вариант — система удаленного управления типа iLO (Integrated Lights-Out) от HP.

Способ 1

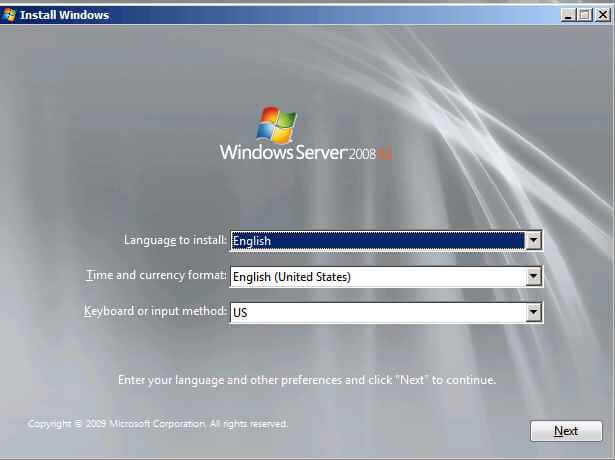

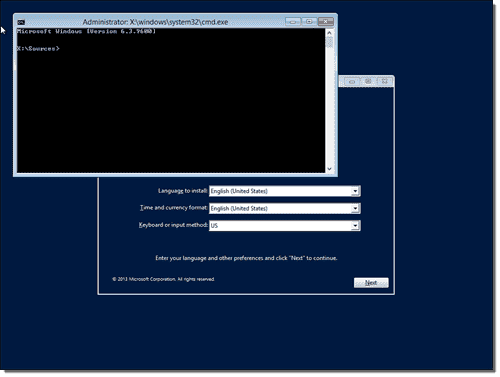

Для сброса пароля доменного админа нам понадобится установочный диск с Windows Server 2008. Вставляем диск в дисковод, загружаемся с него и выбраем пункт «Восстановление системы».

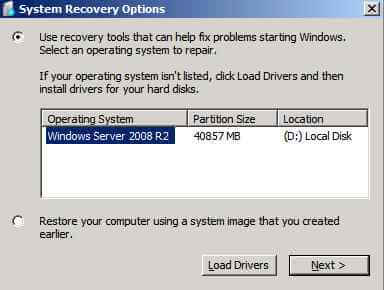

Выбираем раздел, на который установлена система и жмем кнопку «Далее».

В следующем окне выбираем запуск командной строки.

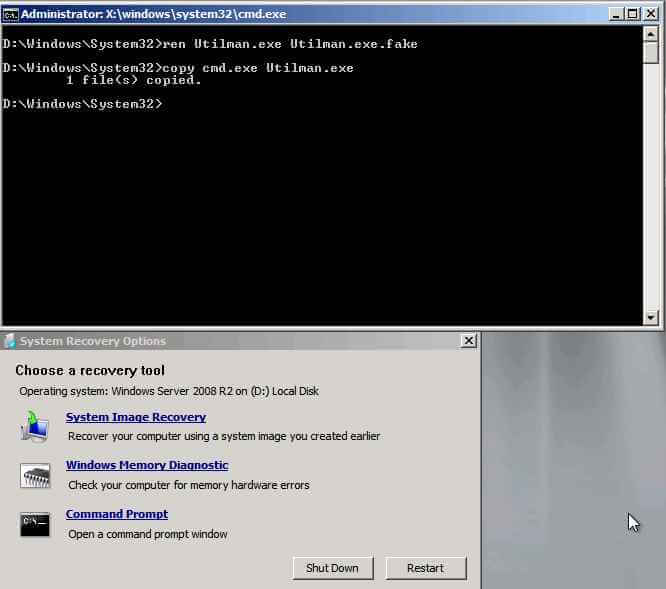

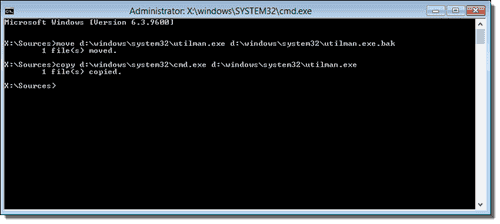

Теперь нам надо файл utilman.exe, находящийся в папке windowssystem32, заменить на cmd.exe. Вводим в командной строке:

move D:windowssystem32utilman.exe D:windowssystem32utilman.bak

copy D:windowssystem32cmd.exe D:windowssystem32utilman.exe

Обратите внимание, что буква диска может отличаться, в зависимости от конфигурации системы. В нашем случае это диск D.

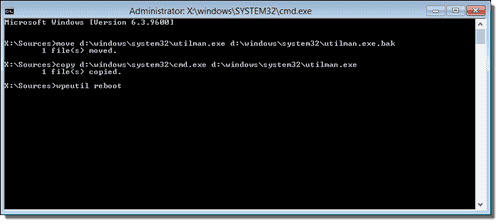

Затем жмем на кнопку «Перезагрузка».

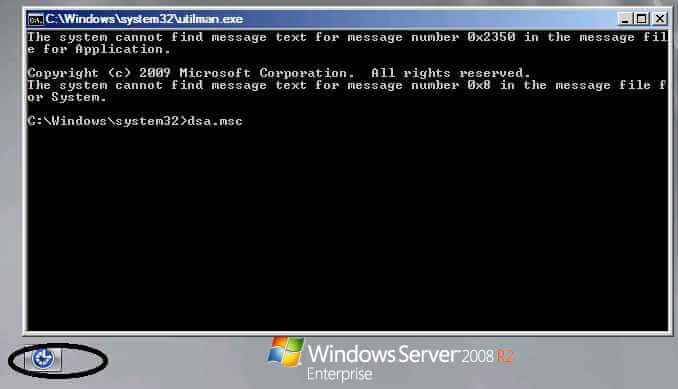

Загружаем Windows и дожидаемся окна приветствия. В окне кликаем мышкой на значке специальных возможностей или нажимаем Win+U.

Поскольку файл utilman.exe, который запускает апплет панели управления «Центр специальных возможностей» мы заменили на интерпретатор командной строки cmd.exe, то нам откроется командная консоль. В ней задаем новый пароль администратора командой:

net user administrator P@$$w0rd

Задавать P@$$w0rd не обязательно, можно придумать свой пароль, главное — он должен соответствовать политике безопасности домена (мин. длина, сложность и т.п), иначе будет выдана ошибка.

Закрываем командную строку и вводим учетную запись доменного админа с новым паролем.

Дело сделано, пароль сброшен. Можно заходить в систему и делать все что захотим.

Остается только вернуть на место utilman.exe. Для этого придется еще раз загрузиться с установочного диска, и в командной строке ввести:

delete D:windowssystem32utilman.exe

move D:windowssystem32utilman.bak D:windowssystem32utilman.exe

Плюсами данного способа являются скорость и простота использования. Но есть и минус — способ работает только на контролерах домена с Windows Server 2008 и 2008R2.

Способ 2

При использовании этого способа нам потребуется локальная учетная запись администратора. Не смотря на то, что на контроллере домена она отключена, информация о ней продолжает хранится в базе данных SAM. При загрузке в режиме восстановления службы каталогов для входа в систему используется именно учетная запись локального админа.

Для сброса локальной учетки воспользуемся утилитой для сброса паролей — Offline NT Password and Registry editor. Утилита бесплатная, можно скачать образ CD или сделать загрузочную флешку.

Сама процедура сброса достаточно проста. Сначала загружаемся с диска. Затем выбираем диск, на который установлена система. Если системный диск не виден, то можно загрузить необходимые драйвера с флешки или дискеты.

Выбрав диск, указываем путь к файлам реестра (обычно windowssystem32config).

Выбираем, какие разделы реестра загружать для редактирования. За учетные записи отвечают разделы SAM, System и Security.

Далее указываем, что собираемся редактировать учетные данные пользователей.

И выбираем из списка пользователя, которого будем редактировать. Предупрежу сразу, русские буквы программа не понимает, и если вместо Administrator мы видим непонятный набор символов, то следует указать RID пользователя, как в примере.

Выбрав пользователя, сбрасываем его пароль на пустой или изменяем его.

Выходим из программы, не забыв сохранить сделанные изменения, и перезагружаем сервер.

При перезагрузке жмем клавишу F8, выбираем загрузку в режиме восстановления службы каталогов и входим в систему с учетной записью локального администратора и новым (или пустым, если был выбран сброс) паролем.

Теперь у нас есть полный доступ к локальной системе, но с Active Directory мы пока ничего сделать не можем. Исправить это нам поможет утилита SRVANY. Она примечательна тем, что может запустить любую программу как службу, причем программа эта будет запущена с правами системы (NT AUTHORITYSYSTEM).

Взять ее можно здесь. Копируем утилиты INSTSRV и SRVANY в какую-нибудь папку, например в C:temp. Туда же кладем cmd.exe, который и будет запускаться с правами системы. Теперь запускаем командную строку и вводим:

cd c:temp

instsrv PassRecovery c:tempsrvany.exe

Таким образом INSTSRV устанавливает SRVANY как службу с названием PassRecovery.

Служба установлена, теперь нужно ее настроить. Открываем редактор реестра и идем в раздел HKEY_LOCAL_MACHINESystemCurrentControlSetServicesPassRecovery. Как видно из названия, этот раздел был создан при установке службы PassRecovery.

Создаем подраздел с именем Parameters и добавляем в него два ключа реестра типа REG_SZ (строка): Application со значением с:tempcmd.exe и AppParameters со значением /k net user administrator P@$$w0rd .

Application указывает, что запускать, AppParameters — с какими параметрами. В нашем случае будет запущена командная строка, в которой будет выполнена команда net user, которая сменит пароль администратора на P@$$w0rd. Можно задать свой вариант, главное чтобы он соответствовал требованиям доменной политике безопасности.

Теперь осталось настроить параметры запуска службы. Открываем оснастку Службы (Services) и находим в ней службу PassRecovery.

В свойствах службы в свойствах меняем тип запуска на Авто, далее выбираем вкладку Вход в систему (Log on), и там включаем опцию Взаимодействие с рабочим столом (Interact with the desktop).

Перезагружаем сервер и заходим в систему с учетной записью администратора и новым паролем.

Убедившись что пароль сброшен, запускаем командную строку, останавливаем созданную нами службу и удаляем ее:

net stop PassRecovery

sc delete PassRecovery

И удаляем все из папки C:temp.

Пароль сброшен, и домен в нашем полном распоряжении. И хотя по сравнению с первым способ этот достаточно громоздкий, опять же требуется дополнительный софт, но зато работает на всех операционных системах.

На этом все, и надеюсь что вам не придется взламывать пароль на своих (и тем более чужих) серверах.

Обновлено 22.01.2019

Надеюсь, после прочтения этой статьи многие поймут, что контроллеры домена обязательно либо делать Read-Only, либо шифровать (например Bitlocker`oм).

Бывает, что в организации злые-пришлые администраторы перед уходом поменяли все пароли и перед вами стоит задача взлома пароля для администратора домена.

Имеем Windows 2008 R 2 SP 1 и простой установочной диск для той же системы.

Монтируем его и загружаемся с диска.

Нажимаем на Next

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-01

Выбираем “Repair Your Computer” (Восстановление системы)

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-02

Выбираем нашу систему и жмем на Next

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-03

Далее открываем “Command Prompt” (Командная строка)

Идем на диск, где у вас установлена система в папку System 32.

Трюк в том, что мы заменим файл Utilman .exe на cmd .exe и при старте на экране ввода пароля мы сможем запустить cmd .exe от имени System на домен контроллере, а это значит, что сможем сделать все, что угодно.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-04

Итак, теперь перезагружаем компьютер и меняем пароль администратору или создаем нового администратора.

Набираем dsa .msc что бы попасть в консоль ADUC .

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-05

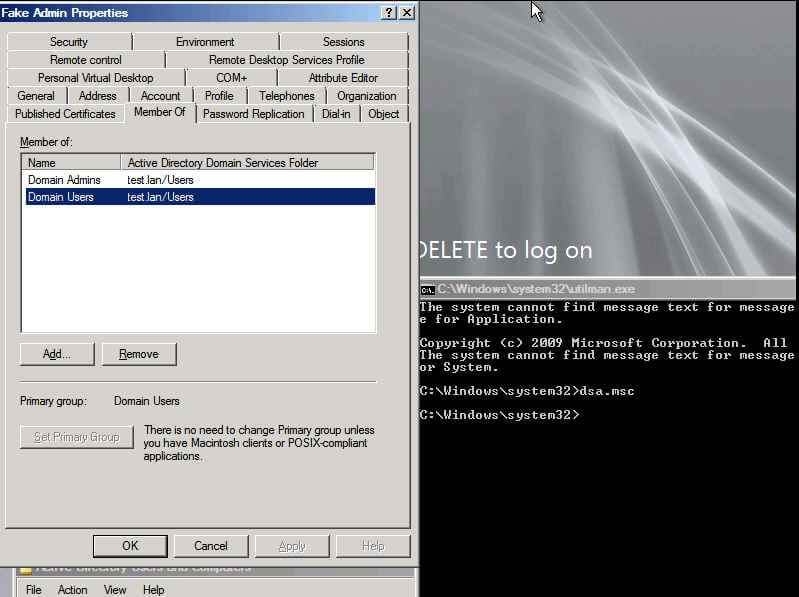

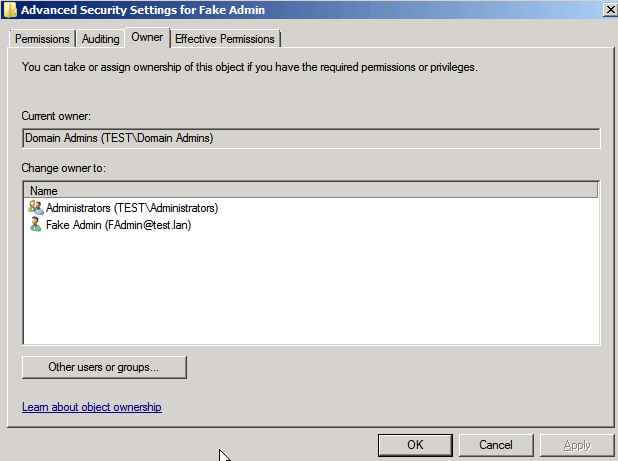

Я создам пользователя FAdmin @test .lan и включу его в группу “Domain Admin ”. Понятно, что из той же консоли можно было сбросить пароль любому пользователю, но я хочу показать, что как owner у созданного пользователя будет не учетной записью, что затруднит момент поиска проблемы, если вам это кто-то сделает специально во вред.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-06

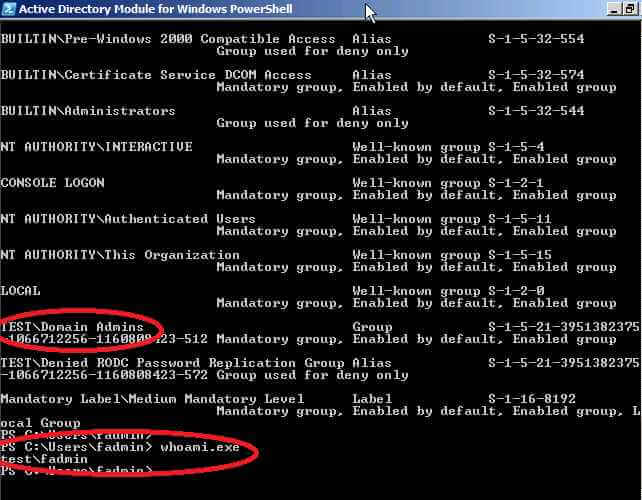

Команда Whoami .exe /user /groups покажет что пользователь fadmin входит в группу “domain admins ”

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-07

Теперь проверим: кто Owner для этой учетной записи.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-08

Tip 1. Reset Windows server 2008 admin password with free password reset disk

If you have created a password reset disk for your account, you can reset your forgotten administrator password easily. On the login screen, once you login your user account failed, you will see

there is a link to reset password under the password box.

1. Insert your Server 2008 password reset disk and click the link.

2. A Reset Password Wizard pops up, click Next to continue.

3. Select the drive that password key disk in. Click Next.

4. Reset user account password: type in a new password for your user account and confirm. Then click Next.

5. Click Finish to complete the Password Reset Wizard. Then you can login that user with the new password.

Tip 2 Reset Windows Server 2008 Password with another admin account

You can ask other user who has the admin account to login the server to help reset your password.

This is an available and easy way to reset a forgotten administrator password in WIndows server 2008/r2. Just login and open the Active Directory Controller and right choose your user account to

reset its password.

Tip 3: Using a password recovery tool to recover WIndows server 2008 administrator password

This is a universal WIndows password recovery method which can fix any Windows system password issue.

1. Get Windows Password Rescuer and install it on another computer.

2. Burn password reset disk into USB or CD/DVD device with Windows password recovery.

3. Boot Windows server from password reset USB or CD disk

4. Reset forgotten Windows server 2008 password without data loss.

Detailed steps: http://www.wimware.com/how-to/reset-windows-server-2008-password.html

-

Marked as answer by

Monday, August 5, 2013 3:53 AM

Можно ли сбросить пароль доменного администратора? Если не брать в расчет морально-этический аспект этой процедуры, то чисто технически очень даже можно. Для этого существует довольно много различных способов, и сегодня я опишу два из них. Способы 100% рабочие, однако имейте в виду, что для их реализации необходим физический доступ к контролеру домена, или как вариант — система удаленного управления типа iLO (Integrated Lights-Out) от HP.

Способ 1

Для сброса пароля доменного админа нам понадобится установочный диск с Windows Server 2008. Вставляем диск в дисковод, загружаемся с него и выбраем пункт «Восстановление системы».

Выбираем раздел, на который установлена система и жмем кнопку «Далее».

В следующем окне выбираем запуск командной строки.

Теперь нам надо файл utilman.exe, находящийся в папке windowssystem32, заменить на cmd.exe. Вводим в командной строке:

move D:windowssystem32utilman.exe D:windowssystem32utilman.bak

copy D:windowssystem32cmd.exe D:windowssystem32utilman.exe

Обратите внимание, что буква диска может отличаться, в зависимости от конфигурации системы. В нашем случае это диск D.

Затем жмем на кнопку «Перезагрузка».

Загружаем Windows и дожидаемся окна приветствия. В окне кликаем мышкой на значке специальных возможностей или нажимаем Win+U.

Поскольку файл utilman.exe, который запускает апплет панели управления «Центр специальных возможностей» мы заменили на интерпретатор командной строки cmd.exe, то нам откроется командная консоль. В ней задаем новый пароль администратора командой:

net user administrator P@$$w0rd

Задавать P@$$w0rd не обязательно, можно придумать свой пароль, главное — он должен соответствовать политике безопасности домена (мин. длина, сложность и т.п), иначе будет выдана ошибка.

Закрываем командную строку и вводим учетную запись доменного админа с новым паролем.

Дело сделано, пароль сброшен. Можно заходить в систему и делать все что захотим.

Остается только вернуть на место utilman.exe. Для этого придется еще раз загрузиться с установочного диска, и в командной строке ввести:

delete D:windowssystem32utilman.exe

move D:windowssystem32utilman.bak D:windowssystem32utilman.exe

Плюсами данного способа являются скорость и простота использования. Но есть и минус — способ работает только на контролерах домена с Windows Server 2008 и 2008R2.

Способ 2

При использовании этого способа нам потребуется локальная учетная запись администратора. Не смотря на то, что на контроллере домена она отключена, информация о ней продолжает хранится в базе данных SAM. При загрузке в режиме восстановления службы каталогов для входа в систему используется именно учетная запись локального админа.

Для сброса локальной учетки воспользуемся утилитой для сброса паролей — Offline NT Password and Registry editor. Утилита бесплатная, можно скачать образ CD или сделать загрузочную флешку.

Сама процедура сброса достаточно проста. Сначала загружаемся с диска. Затем выбираем диск, на который установлена система. Если системный диск не виден, то можно загрузить необходимые драйвера с флешки или дискеты.

Выбрав диск, указываем путь к файлам реестра (обычно windowssystem32config).

Выбираем, какие разделы реестра загружать для редактирования. За учетные записи отвечают разделы SAM, System и Security.

Далее указываем, что собираемся редактировать учетные данные пользователей.

И выбираем из списка пользователя, которого будем редактировать. Предупрежу сразу, русские буквы программа не понимает, и если вместо Administrator мы видим непонятный набор символов, то следует указать RID пользователя, как в примере.

Выбрав пользователя, сбрасываем его пароль на пустой или изменяем его.

Выходим из программы, не забыв сохранить сделанные изменения, и перезагружаем сервер.

При перезагрузке жмем клавишу F8, выбираем загрузку в режиме восстановления службы каталогов и входим в систему с учетной записью локального администратора и новым (или пустым, если был выбран сброс) паролем.

Теперь у нас есть полный доступ к локальной системе, но с Active Directory мы пока ничего сделать не можем. Исправить это нам поможет утилита SRVANY. Она примечательна тем, что может запустить любую программу как службу, причем программа эта будет запущена с правами системы (NT AUTHORITYSYSTEM).

Взять ее можно здесь. Копируем утилиты INSTSRV и SRVANY в какую-нибудь папку, например в C:temp. Туда же кладем cmd.exe, который и будет запускаться с правами системы. Теперь запускаем командную строку и вводим:

cd c:temp

instsrv PassRecovery c:tempsrvany.exe

Таким образом INSTSRV устанавливает SRVANY как службу с названием PassRecovery.

Служба установлена, теперь нужно ее настроить. Открываем редактор реестра и идем в раздел HKEY_LOCAL_MACHINESystemCurrentControlSetServicesPassRecovery. Как видно из названия, этот раздел был создан при установке службы PassRecovery.

Создаем подраздел с именем Parameters и добавляем в него два ключа реестра типа REG_SZ (строка): Application со значением с:tempcmd.exe и AppParameters со значением /k net user administrator P@$$w0rd .

Application указывает, что запускать, AppParameters — с какими параметрами. В нашем случае будет запущена командная строка, в которой будет выполнена команда net user, которая сменит пароль администратора на P@$$w0rd. Можно задать свой вариант, главное чтобы он соответствовал требованиям доменной политике безопасности.

Теперь осталось настроить параметры запуска службы. Открываем оснастку Службы (Services) и находим в ней службу PassRecovery.

В свойствах службы в свойствах меняем тип запуска на Авто, далее выбираем вкладку Вход в систему (Log on), и там включаем опцию Взаимодействие с рабочим столом (Interact with the desktop).

Перезагружаем сервер и заходим в систему с учетной записью администратора и новым паролем.

Убедившись что пароль сброшен, запускаем командную строку, останавливаем созданную нами службу и удаляем ее:

net stop PassRecovery

sc delete PassRecovery

И удаляем все из папки C:temp.

Пароль сброшен, и домен в нашем полном распоряжении. И хотя по сравнению с первым способ этот достаточно громоздкий, опять же требуется дополнительный софт, но зато работает на всех операционных системах.

На этом все, и надеюсь что вам не придется взламывать пароль на своих (и тем более чужих) серверах.

How to Reset Administrator Password on Windows Server 2008 (R2) — Two Options

Alex Griffith Updated on Apr 14, 2022 6:42 PM

I have a standard install of Windows Server 2008 Enterprise on Hyper-V virtual machine, but I lost the admin password on this Server. I tried to type in all possible passwords I remember but failed. There is no original Windows Server 2008 password reset DVD going along with my pc when I bought it. I would like to ask if there is any ways to get me back?

Sometimes we face this problem that we forget administrator password on Windows Server 2008 (r2) and cannot sign into the system. Unless there is another administrator exists in this Windows domain, you can do nothing but wait for help.

Thankfully, chances are that you don’t have to perform a clean installation of the system, there are ways available for you to recover or reset password in Windows Server 2008 (r2), regardless of a domain admin account or a local user account.

Option 1: Reset Windows Server 2008 password with installation CD

Forgetting Windows 2008 R2 Admin password is not the end of the world. A Windows server 2008 R2 installation CD/DVD could save your life in an emergency. All you need is insert the Server 2008 installation disc in the machine, and then follow these steps:

- Boot from the Windows Server 200 8 installation disk.

- From the Install Windows menu, click «Next».

- Select «Repair your computer», and then «Next».

- Click «Command prompt» to open a window, run the following commands:

- Reboot the Windows Server 2008 r2 system to let Windows load as normal

- At the logon screen, press Windows Key + U.

- Command prompt will show, enter the following command:

- Reboot.

C:

CD C:WindowsSystem32

MOVE Utilman.exe Utilman.exe.bak

COPY cmd.exe Utilman.exe

net user administrator New_PASSWORD (replace with the password you want)

Done! You’ve successfully reset administrator password on Windows Server 2008 r2. Once you have verified you can log on to the server with the new password, don’t forget to repeat the steps above and run the command prompt again to delete the new created Utilman.exe and rename Utilman.exe.bak back to Utilman.exe.

Option 2: Windows Server 2008 password reset software

Software can also help solve the problem of Windows server 2008 r2 password reset without CD. The Spower Windows Password Reset, which is rather simple and efficient, is an example of a program that can help with such task.

It is capable of creating a password reset disk that you can use to reset admin password for Windows Server 2008, 2012, 2016, and as well reset the password on other Windows operating systems including Windows 10, 8, 7, Vista and XP. Also, it enables you to create a new account with administrative rights and add to your computer.

- Download Now

Follow steps below for resetting the administrator password for a Windows 2008 R2. Related Article: How to reset lost password for Windows 7 on computer

Step 1: Create a Windows server 2008 password reset disk

Since your computer that’s running Windows Server 2008 (R2) is inaccessible, please click the link above to download the program on a second computer, and install it.

Open up the program, insert a blank USB flash drive or CD/DVD media disc onto the computer.

Click the USB device or CD/DVD on the main screen and let the program burn its ISO images files onto the disk you just insert to create a password reset disk.

Once done, remove the disc from the PC and insert your server 2008 R2 machine.

Step 2: Set the server to boot from the disk you just made

Normally, a computer will boot from the hard drive which has Windows installation when it starts, so here we need to adjust the boot sequence settings in BIOS to boot first from the password reset disk.

- How to boot from a USB drive in Windows

- How to boot from CD/DVD-ROM in Windows

Step 3: Reset administrator password on Windows Server 2008 (R2)

After the BIOS configuration, your computer should restart and boot from the Windows Server 2008 reset password disk. Wait until it finished its loading, then you will be presented with the resetting screen of the program.

Now, select your Windows Server 2008 system, as well as the user name that you want to reset the password for, and click the Reset button. The tool will set the password for that account to be Spower@2011.

Note: As you can see in the screenshot, aside from resetting passwords in Windows 2008 Server (R2), the program also gives you ability to add a new account with admin privileges, or delete an existing account on the machine.

Once done, click the Reboot button at the bottom of the screen to restart your computer. Wait for Windows to boot to the Server 2008 (R2) login screen.

IMPORTANT! You will have to remove the disk from the computer after you press the «Reboot» in case the machine will boot from it again.

Congratulations! Now you should now be able to log back onto the Windows server 2008 with the password the tool provided above. Be sure to change the default password to a new password – one you can remember a little easier!

That’s it!

You forgot the domain admin password? This article explains how you can reset the administrator password in a Windows Server 2008 (R2) and Windows Server 2012 (R2) domain.

- Author

- Recent Posts

Michael Pietroforte is the founder and editor in chief of 4sysops. He has more than 35 years of experience in IT management and system administration.

First of all, you should never work with the “Administrator” account. Each admin should have his own account, for two reasons. First, it makes troubleshooting easier if an admin messes up. Second, if one admin forgets his password, another admin can reset it through Active Directory Users and Computers (ADUC). Whenever you reset a password, however, note that the corresponding account will no longer be able to access passwords stored in Internet Explorer or files that have been encrypted with EFS.

If you forgot the domain admin password, and no other administrator exists in this Windows domain, you can use the procedure below to reset the password. Note that the screenshots are for Windows Server 2012 R2 with Update. However, this guide also works for Windows Server 2012 and Windows Server 2008 R2.

With this password reset method, you have to boot from a second Windows installation. You then have to replace utilman.exe (the Utility Manager with ease-of-use functions such as the Narrator and Magnifier) on a domain controller with the command prompt (cmd.exe). Next, you’ll boot up the machine where you forgot the password, click the Utility Manager icon on the logon screen to launch a command prompt, and then reset the password. Here is the step-by-step guide:

Subscribe to 4sysops newsletter!

- Boot from a Windows Server 2012 R2 DVD (or ISO file in a virtual environment) and click Next when Windows Setup loads.

- Press SHIFT + F10 to open a command prompt.

- At the command prompt, enter:

move d:windowssystem32utilman.exe d:windowssystem32utilman.exe.bak

Note: On Windows Server 2008 R2, you will most likely have to replace the drive letter d: with c:. If you are unsure about the drive letter, search for the drive that contains the Windows folder. The driver letter for the instance of Windows PE that started Windows Setup is x:. (Update: As mentioned by Chidi, you can run the diskpart command and then on the displart prompt, you can enter the list vol command to get an overview of the available drives. The system drive should be labeled accordingly.)

- Replace utilman.exe with cmd.exe:

copy d:windowssystem32cmd.exe d:windowssystem32utilman.exe

- Remove the boot media from the server and tell Windows PE to reboot:

wpeutil reboot

- Once your domain controller is running again, click the Utility Manager icon.

- At the command prompt that (I hope) opened, reset the domain admin password with this command:

net user administrator *

- You can now close the command prompt and log on with the new password. However, mainly for security reasons, I highly recommend restoring the original utilman.exe. For this, you have to again boot Windows Server setup, follow steps 1-2, and then enter:

move /y d:windowssystem32utilman.exe.bak d:windowssystem32utilman.exe

(Replace the drive letter if Windows isn’t installed on the d:)

- After you removed the boot media, you can reboot the server again with

wpeutil reboot

Obviously, this procedure can be used by anyone who has physical access to your servers. In my next post I will give you a few tips how you can prevent the Utilman.exe password reset trick.

- Reset Windows 7 / 8 administrator password

- Reset Windows 8.1 password with the free tool ntpasswd

- How to reset a Windows 8 password

- Forgot the administrator password? The Sticky Keys trick

- How to reset a Microsoft account password (connected account)

- Offline enable the Windows 8 built-in administrator account

- FREE: NTPWEdit – Reset Windows 7 password

- FREE: Trinity Rescue Kit (TRK) – Recover Windows using Linux

- Forgot the domain admin password?

- Prevent Windows password reset hacks

- Reset a Windows 10 password

- Recover a Microsoft account password

- Reset Windows 10 password by disabling Windows Defender

- Reset a Windows 11 password and the Windows Server 2022 administrator password

Вообще утрата пароля домен админа, на мой взгляд, больше форс-мажорная ситуация, как правило, это вотчина старших админов или специалистов второй или третьей линии поддержки. Данная ситуация далеко не массовая, случается, например, при конфликте админа с руководством , админ обиделся, сменил пароли и уволился. Ранее мне довелось поучаствовать в двух таких инцидентах: в одном случае старший админ имел конфликт с руководством и увольняясь сменил все пароли, в том числе и пароль домен админа, и все это по наследству досталось нам, а во втором случае я сам стал таким админом, когда работодатель пытался выставить меня за дверь, не заплатив при этом зарплату за крайние два месяца работы, к сожалению в Российских компаниях это далеко не редкость. Но это все дела давно минувших дней, и наверно, это больше плоскость «разборок» работодатель-работник в области правового поля. Но жизнь готовит нас к любому повороту событий.

В этот раз, уважаемые люди, просили им помочь, как раз восстановить пароль домен админа, я не стал вдаваться в подробности как он утрачен….

Когда-то я уже писал про сброс пароля домен админа, построенного на контроллерах Windows 2003 Server, в домене построенном на контроллерах Windows 2008 Server, алгоритм несколько изменился. На днях детально вдался в изучение данного вопроса в этом плане помог вот этот сайт:

http://www.petri.com/forgot_administrator_password.htm

Но в этом случае нам потребуется пароль DSRM Administrator-это учетная запись хранится на контроллере домена, локально и используется в случаях восстановления. Само собой этого пароля тоже никто не знает…

Для того чтоб попробовать сбросить пароль DSRM, потребуется загрузчик и локальный доступ к контроллеру домена.

Воспользоваться можно, например, вот этим ресурсом: http://pogostick.net/~pnh/ntpasswd/

Существуют еще альтернативные загрузчики, делающие тоже самое, но тут не буду подробно вдаваться, скачать образ можно отсюда.

Загружаемся с загрузчика на контроллере домена.

Выбираем раздел жесткого диска с системой.

Выбираем опцию “Password Reset” и нажимаем Enter.

Редактируем учетную запись Edit user data

Само собой, здесь меня интересует учетка Administrator (с гостем каши не сваришь :))

Жмем не 1 — Clear user password, а 2 — Edit (set new) user password, если хотим задать новый пароль, на мой взгляд предпочтительней задать, так как некоторые системы не понимают учеток без пароля (я про, то что пароль должен быть у любой учетки, безопасность и все такое…)

Обязательно сохраняем все, что сделали, иначе чуда не случится 😦

Перезагружаем сервак уже в обычном режиме, жмем F8 при загрузке

Выбираю вариант загрузки “Directory Service Restore Mode”, чтобы зайти под учетной записью DSRM-администратора.

Выбираю “вход под другой учетной записью” то есть локальный вход и ввожу если осуществлял смену пароля либо оставляю пустым пароль DSRM-администратора. Итак локальный доступ получен, это уже не плохо.

Далее создаю на диске C: папку с именем “tools” и копирую в нее содержимое набора утилит позаимствованных на сайте, хотя все эти утилиты есть в Resourse Kit от Microsft. Скачать можно отсюда. И добавляю в эту папку файл cmd.exe, взятый из каталога C:WindowsSystem32.

Открываем командную строку и выполняем команду

instsrv PassRecovery “C:toolssrvany.exe”

Это даст возможность запустить srvany.exe , как сервис с именем PassRecovery и запустится он с привилегиями SYSTEM.

Открываем редактор реестра и раскрыть ветку

HKEY_LOCAL_MACHINESystemCurrentControlSetServicesPassRecovery

Создана данная ветка была при установке службы шагом выше.

В ней мы создаем папку для наших будущих ключей с именем Parameters. Имя только такое.

Создаю два ключа реестра с именами Application и AppParameters.

Application указывает на пусть к командной строке в нашей папке.

AppParameters описывает, что должно в этой командной строке выполниться. А выполнится там команда “net user” и сбросит пароль учетной записи administrator (на этот раз доменной) на Pa$$w0rd.

name: Application

type: REG_SZ (string)

value: с:toolscmd.exename: AppParameters

type: REG_SZ (string)

value: /k net user administrator Pa$$w0rd /domain

Напоследок открываем службу PassRecovery и ее свойствах ставлю галочку “Allow Service to interact with desktop”. Можно перезагружаться в нормально режиме.

Когда я загрузился и удостоверился, что пароль был сброшен, службу нужно остановить и удалить, следом за ней и все файлы из папки C:tools.

net stop PassRecovery

sc delete PassRecovery

На этом собственно можно закончить!!!

27.11.2014 —

Posted by |

ms windows server 2008

Sorry, the comment form is closed at this time.

Полезные советы по Docker Введение Docker позволяет легко помещать приложения и службы в контейнеры, чтобы их

Как настроить FreePBX с помощью Docker (сборка Docker-контейнера FreePBX). В этом посте мы расскажем о FreePBX , его функциях

Продолжаем изучать работу с единым дистрибутивом платформы 1С:Предприятие для Linux, который появился в версии 8.3.20. В

Установка и обновление сервера 1С:Предприятие после перехода на единый дистрибутив стала еще проще. Но хорошо, если у вас

Asterisk — это бесплатный инструмент с открытым исходным кодом для создания/разработки коммуникационных приложений. Он был разработан Марком Спенсером из Digium