Содержание

- Средства защиты информации и где дёготь

- Предисловие

- Основные инструменты

- Применение

- Проблемы

- Обзор Secret Net Studio 8.1. Часть 1 — защитные механизмы

- Введение

- Описание решения

- Архитектура решения

- Описание защитных механизмов

- Защита от несанкционированного доступа

- Защита входа в систему

- Идентификация и аутентификация пользователей

- Блокировка компьютера

- Функциональный контроль подсистем

- Контроль целостности

- Дискреционное управление доступом к ресурсам файловой системы

- Полномочное управление доступом

- Затирание данных

- Замкнутая программная среда

- Контроль подключения и изменения устройств компьютера

- Контроль печати

- Теневое копирование выводимых данных

- Защита дисков и шифрование контейнеров

- Защита информации на локальных дисках

- Шифрование данных в криптоконтейнерах

- Персональный межсетевой экран

- Обнаружение и предотвращение вторжений

- Антивирус

- Шифрование сетевого трафика

- Выводы

Средства защиты информации и где дёготь

Предисловие

Основные инструменты

Под возможностью установки я понимаю различия архитектуры СЗИ и требования к наличию аппаратной части. К примеру, Dallas Lock (или Страж NT) перехватывают управление компьютером на этапе загрузки, не позволяя запуститься операционной системе, пока пользователь не введет пароль и не предъявит идентификатор. Различие в реализации этого механизма — Страж NT для этого использует PCI-плату расширения, которую необходимо установить внутрь ПК (в новых версиях это необязательно, в версии 2.5 тоже заявлялось, но не работало было проще воспользоваться другим СЗИ). Соответственно, на ноутбук ставился, например, Dallas Lock — вся реализация доверенной загрузки полностью программна.

Под уровнем взаимоотношений с поставщиками следует читать «возможный процент с перепродажи». Последнее время удается убедить начальство и в пунктах «качество тех.поддержки», «удобство эксплуатации».

Применение

Практически все заказы требуют аттестации локальных автоматизированных рабочих мест (АРМ). Соответственно, сетевые версии защитного ПО редко получается пощупать используются. В автономных же версиях все просто — фаворитом является Secret Net, за весьма удобную, простую и понятную настройку — полное встраивание в компоненты Windows (оснастки консолей), четкое разграничение доступа. На втором месте Страж NT — настройка более сложна и механизм мандатного контроля доступа несколько неочевиден пользователям. Dallas Lock, касательно версии 7.5, использовался крайне редко в следствии отсутствия контроля USB-устройств. С появлением версии 7.7 ситуация изменится — не в последнюю очередь из-за ценовой политики.

В сетевом варианте (соответственно, рассматриваем только Secret Net и Dallas Lock) ситуация противоположная. И менее простая. С одной стороны, удобство настроек Secret Net’а никуда не делось. Да и встраивание в Active Directory, работа через механизмы ОС достаточно проста и понятна. С другой стороны, все возможности сетевой версии (конкретно Сервера Безопасности, по терминологии Secret Net) состоят в удаленном сборе журналов, тогда как АРМ администратора безопасности в Dallas Lock позволяет удаленное манипулирование всеми настройками безопасности каждого подключенного клиента. Зачастую это является решающим фактором в выборе СЗИ. Однажды мне пришлось выслушать много удивления и разочарования от администратора заказчика, когда он увидел свою обновленную вотчину. К сожалению, заказчик завязан на «Информзащите» и приобрести продукт «Конфидента» было невозможно.

Проблемы

Многие ошибки возникают просто из-за невнимательности или непонимания принципов работы конкретного СЗИ. Понятно, что справка/руководство спасет отца русской демократии поможет в разрешении ситуации, однако зачастую проще вызвать интегратора системы защиты. Естественно, проблема будет устранена — но потеряно время. Как заказчика, так и интегратора. Я хочу поделиться личным опытом, который возможно поможет в разрешении наиболее типичных жалоб пользователя.

Secret Net

Фаворит — он везде фаворит

Многие проблемы возникают из-за незнания практически фундаментального свойства установленного СЗИ — все папки создаются в файловой системе всегда несекретными, а файлы — с текущим уровнем секретности сессии, который можно проверить во всплывающем окошке:

Часто возникает проблема неработоспособности офисного пакета (Word, Excel). К слову, не стоит забывать что с OpenOffice.org СЗИ не работает. Ошибки могут быть самыми разными, но причина у всех одна — не были корректно настроены папки, необходимые для проведения служебных операций, по мандатному разграничению доступа. Полный список папок приведен в документации, а конкретные проблемы всегда можно диагностировать через журнал Secret Net — в журнале появляется информация о любых действиях программы. При назначении мандатных меток файлам и папкам, следует помнить что гриф папки должен быть максимально допустимый для конкретного АРМ, так как Secret Net позволяет хранить в папках любые файлы грифом не выше грифа папки. Соответственно, если запущен Microsoft Word в секретной сессии — для записи файлов автосохранения ему нужен гриф «секретно» на определенной папке.

Встречаются ситуации, когда производится установка ПО в режиме, отличном от «не секретно». Конечно, стоит перелогиниться и выбрать не секретную сессию, чтобы все заработало:

В случае, когда на АРМ допустимо использовать USB-флэш накопители, бывает невозможно скопировать большие объемы данных, рассортированных по папкам. Здесь все то же самое — вновь созданная папка стала несекретной, а файлы автоматом получают текущий гриф. Если же использовать флэшки запрещено, то при попытке подключения таковой ПК блокируется — за это отвечают выделенные два параметра, выставленные в «жесткий»:

Если пользователи непрерывно жалуются на медленную работу компьютера, а в организации используется антивирус Касперского, стоит проверить версию — часто версия 6.0.3 оказывается несвоместима с SecretNet 5.x. Вот так тормоза точно исчезнут:

Страж NT

Для этого СЗИ проблемы встречаются гораздо реже (как минимум у наших клиентов), что может говорить о более дружелюбном к пользователю механизму защиты.

Непонимание в случае данного ПО связано с необходимостью выбора уровня секретности каждого приложения отдельно и невозможности делегировать какие-либо права стандартному проводнику. Соответственно, если на АРМ есть прописанные USB-флэш диски и они секретны, попытка открыть их проводником приведет к ошибке доступа. Следует выбрать установленный файловый менеджер, выбрав при запуске гриф допуска, соответствующий секретности флэшки.

Также, если при открытии документа Word/Excel сначала появляется окно выбора грифа секретности, а далее разворачивается окно соответствующего редактора без запрошенного документа — это нормально. Следует открыть файл повторно, используя уже само офисное приложение.

Dallas Lock

Как и в случае Стража, ошибок крайне мало — не подходили пароли, пропадал параметр «категория конфиденциальности» с окна логина и ошибка привязки электронного идентификатора.

Первая ошибка связана с возможным использованием двух паролей — для Dallas Lock’а и Windows можно установить разные, в том числе и случайно (например, сменой пароля администратором). В подобном случае можно после загрузки окна приветствия Windows ввести пароль Dallas Lock и нажав «ОК» в диалоге несовпадения пароля СЗИ и ОС, ввести пароль пользователя Windows и отметить галочку «Использовать в Dallas Lock».

Вторая связана со скрытым по-умолчанию полем выбора грифа сеанса. Бывает, пользователи забывают об этом — а потом жалуются, что не могут попасть даже в папки с грифом ДСП.

Электронный идентификатор может не привязываться, если эту операцию делают для администратора, или если используемый токен не подходит по версии. Так, в версии 7.5 применимы eToken 64k с драйвером eToken RTE. Давно доступный eToken PKI не подойдет, равно как и eToken 72k Java, к примеру.

Источник

Обзор Secret Net Studio 8.1. Часть 1 — защитные механизмы

В обзоре рассматривается комплексное решение Secret Net Studio 8.1 от компании «Код Безопасности», которое обеспечивает безопасность рабочих станций и файловых серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования. В первой части обзора расcмотрим его защитные механизмы.

Сертификат AM Test Lab

Номер сертификата: 168

Дата выдачи: 02.08.2016

Срок действия: 02.08.2022

Введение

Значительную часть работ по защите информации составляют задачи обеспечения безопасности рабочих станций и серверов. Для их решения применяются продукты класса Endpoint Security, которые компенсируют внутренние и внешние угрозы с помощью различных подсистем безопасности (антивирус, СЗИ от НСД, персональный межсетевой экран и др.).

Отражение классических угроз безопасности компьютеров можно найти и в нормативных документах. ФСТЭК России включает требования к защите рабочих станций в обязательные для исполнения приказы: №21 о защите персональных данных, №17 о защите государственных информационных систем (ГИС), руководящие документы по защите автоматизированных систем. Эти требования также выполняются установкой на рабочие станции и сервера соответствующих средств защиты класса Endpoint Security.

Модель угроз информационной безопасности традиционно включает целый перечень актуальных для рабочих станций и серверов угроз. До сегодняшнего дня их не получалось нейтрализовать одним-двумя средствами защиты информации (далее — СЗИ), поэтому администраторы устанавливали 3-5 различных продуктов, каждый из которых выполнял определенный набор задач: защиту от несанкционированного доступа, вирусов, фильтрацию сетевого трафика, криптографическую защиту информации и т. д.

Такой подход сводит работу администраторов к непрерывной поддержке СЗИ из различных консолей управления и мониторинга. Кроме того, продукты разных вендоров плохо совместимы, что приводит к нарушению функционирования и замедлению защищаемой системы, а в некоторых случаях — и вовсе ко сбою в работе.

Сегодня на рынке появляются комплексные решения, которые объединяют несколько защитных механизмов. Такие СЗИ упрощают администрирование и выбор мер по обеспечению безопасности: у них единая консоль управления, отсутствуют конфликты в работе подсистем безопасности, продукты легко масштабируются и могут применяться в распределенных инфраструктурах.

Одним из комплексных средств защиты является продукт Secret Net Studio 8.1, разработанный компанией «Код Безопасности». В этой статье мы подробно рассмотрим защитные механизмы Secret Net Studio. Механизмы централизованного управления будут рассмотрены в другой статье.

Описание решения

СЗИ Secret Net Studio — это комплексное решение для защиты рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования. Продукт объединяет в себе функционал нескольких средств защиты «Кода Безопасности» (СЗИ от НСД Secret Net, межсетевой экран TrustAccess, СЗИ Trusted Boot Loader, СКЗИ «Континент-АП»), а также включает ряд новых защитных механизмов.

В рамках данного продукта решаются следующие задачи:

*по результатам исследования «Кода Безопасности», доля их продуктов (SecretNet + ПАК «Соболь») на рынке СЗИ от НСД в 2012-2014 гг. составляла более 60% общего объема рынка.

Архитектура решения

Secret Net Studio 8.1 предоставляется в двух вариантах исполнения:

В автономном варианте исполнения защитные механизмы устанавливаются и управляются локально (без привязки к серверу безопасности). При таком исполнении в состав продукта входят следующие компоненты:

В сетевом варианте исполнения защитные механизмы устанавливаются на все сервера и рабочие станции, при этом осуществляется централизованное управление этими защитными механизмами. В дополнение к автономному варианту в сетевой вариант исполнения входят:

Описание защитных механизмов

В Secret Net Studio 8.1 обеспечивается защита информации на 5 уровнях, для каждого из которых представлены определенные защитные механизмы (продукт объединяет более 20 взаимно интегрированных защитных механизмов). Информация об уровнях защиты и соответствующих им механизмах представлена на рисунке ниже:

Рисунок 1. Уровни защиты и соответствующие им защитные механизмы

Лицензируются следующие компоненты системы:

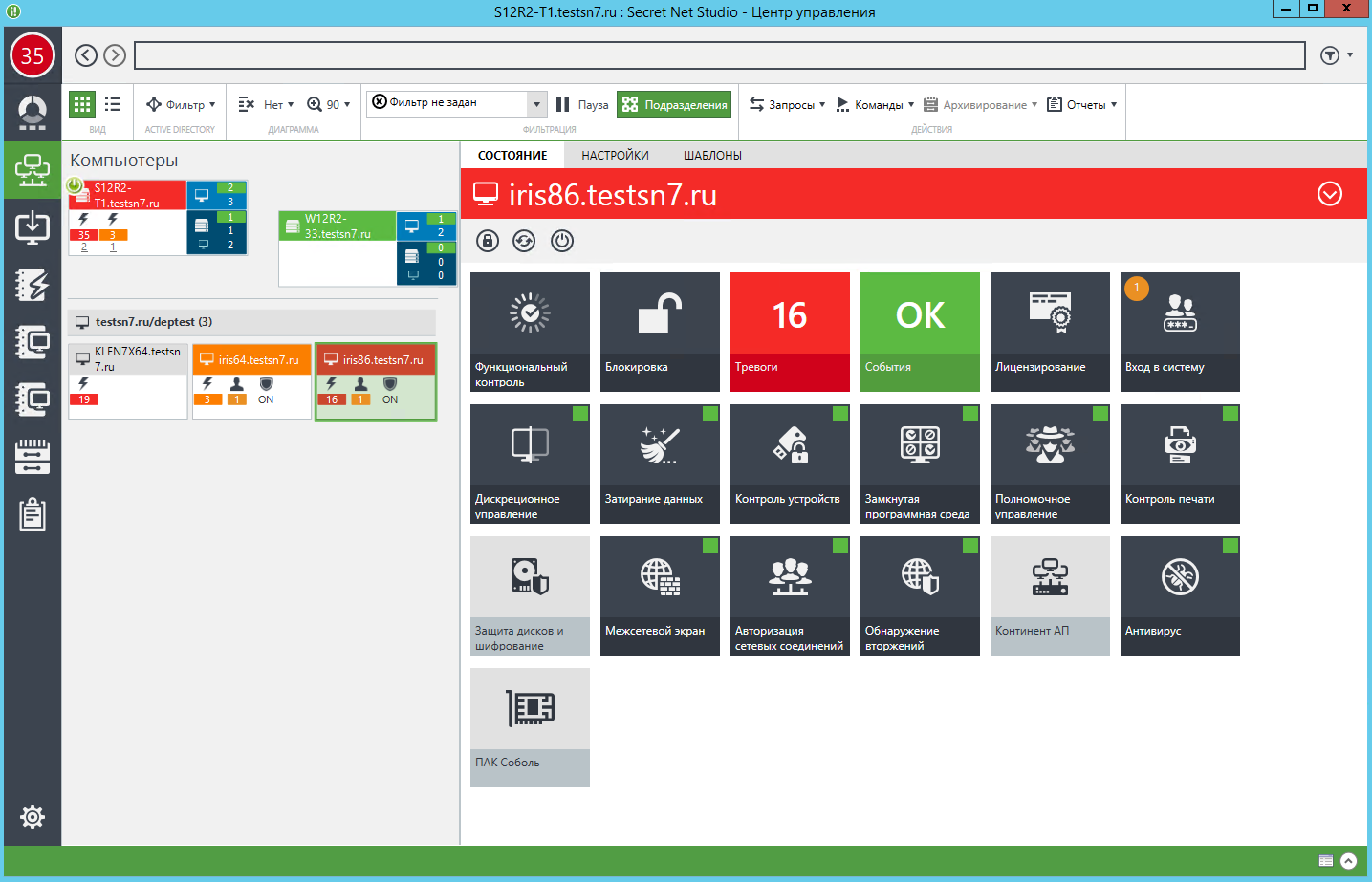

Рисунок 2. Централизованное управление защитными компонентами Secret Net Studio

Защита от несанкционированного доступа

Защита от НСД обеспечивается механизмами, применяемыми в СЗИ от НСД Secret Net. Их описание приведено ниже.

Защита входа в систему

Защита входа в систему обеспечивает предотвращение доступа посторонних лиц к компьютеру. К механизму защиты входа относятся следующие средства:

Идентификация и аутентификация пользователей

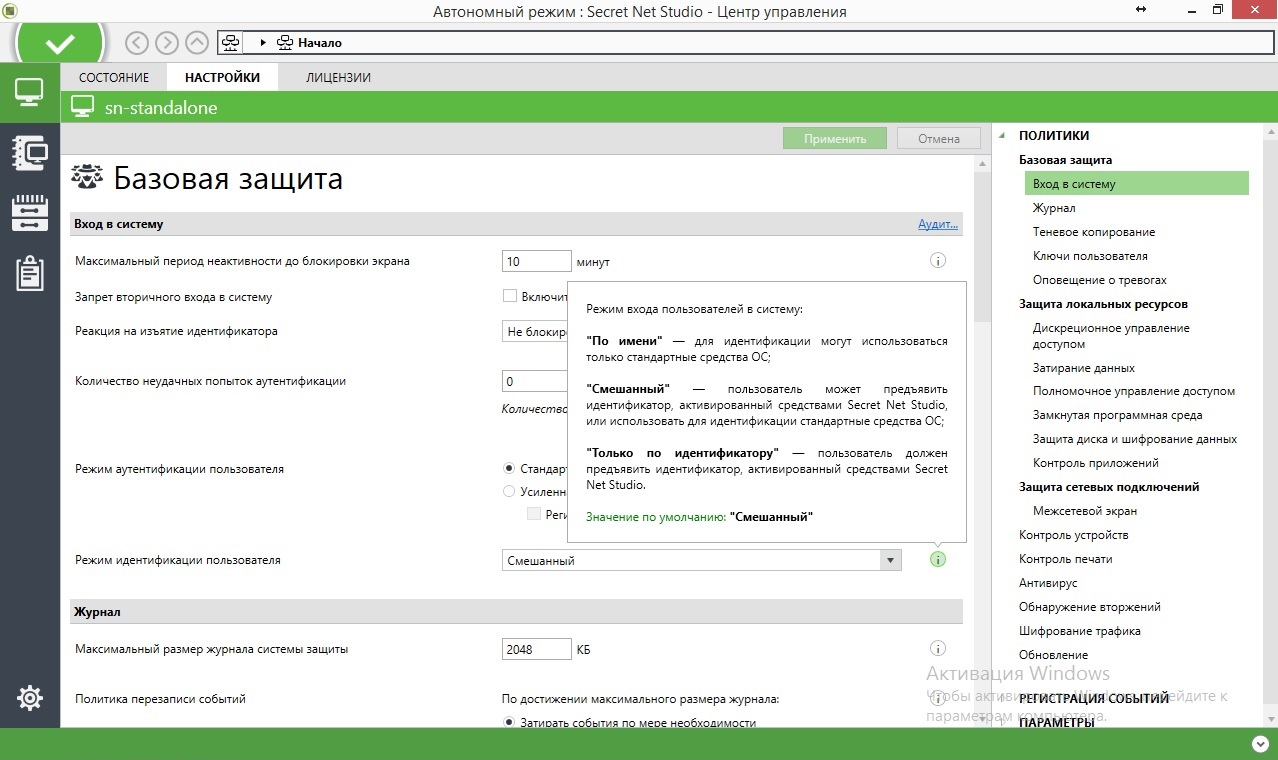

Идентификация и аутентификация выполняются при каждом входе в систему. В системе Secret Net Studio идентификация пользователей осуществляется по одному из 3-х вариантов: по имени (логин и пароль), по имени или токену, только по токену.

Рисунок 3. Политики в Secret Net Studio. Настройка входа в систему

В Secret Net Studio 8.1 поддерживается работа со следующими аппаратными средствами:

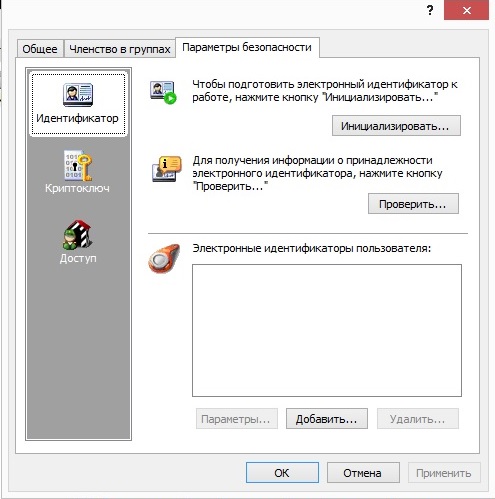

Рисунок 4. Настройка электронных идентификаторов для пользователей в Secret Net Studio

Блокировка компьютера

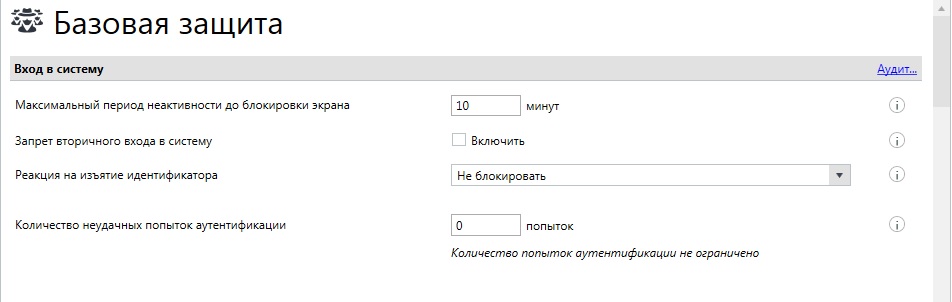

Средства блокировки компьютера предназначены для предотвращения его несанкционированного использования. В этом режиме блокируются устройства ввода (клавиатура и мышь) и экран монитора. Предусмотрены следующие варианты:

Рисунок 5. Настройка средств блокировки в Secret Net Studio

Функциональный контроль подсистем

Функциональный контроль предназначен для обеспечения гарантии того, что к моменту входа пользователя в ОС все ключевые защитные подсистемы загружены и функционируют.

В случае успешного завершения функционального контроля этот факт регистрируется в журнале Secret Net Studio. При неуспешном завершении регистрируется событие с указанием причин, вход в систему разрешается только пользователям из локальной группы администраторов компьютера.

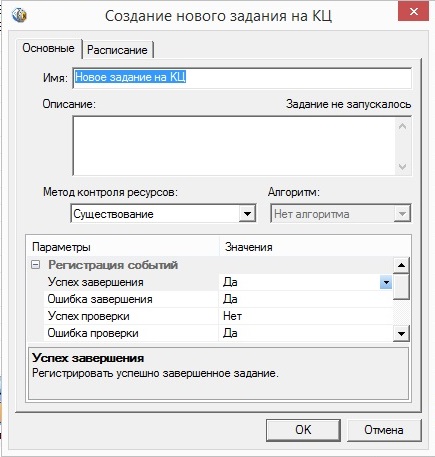

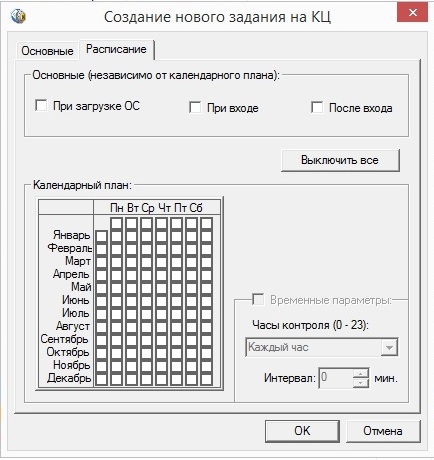

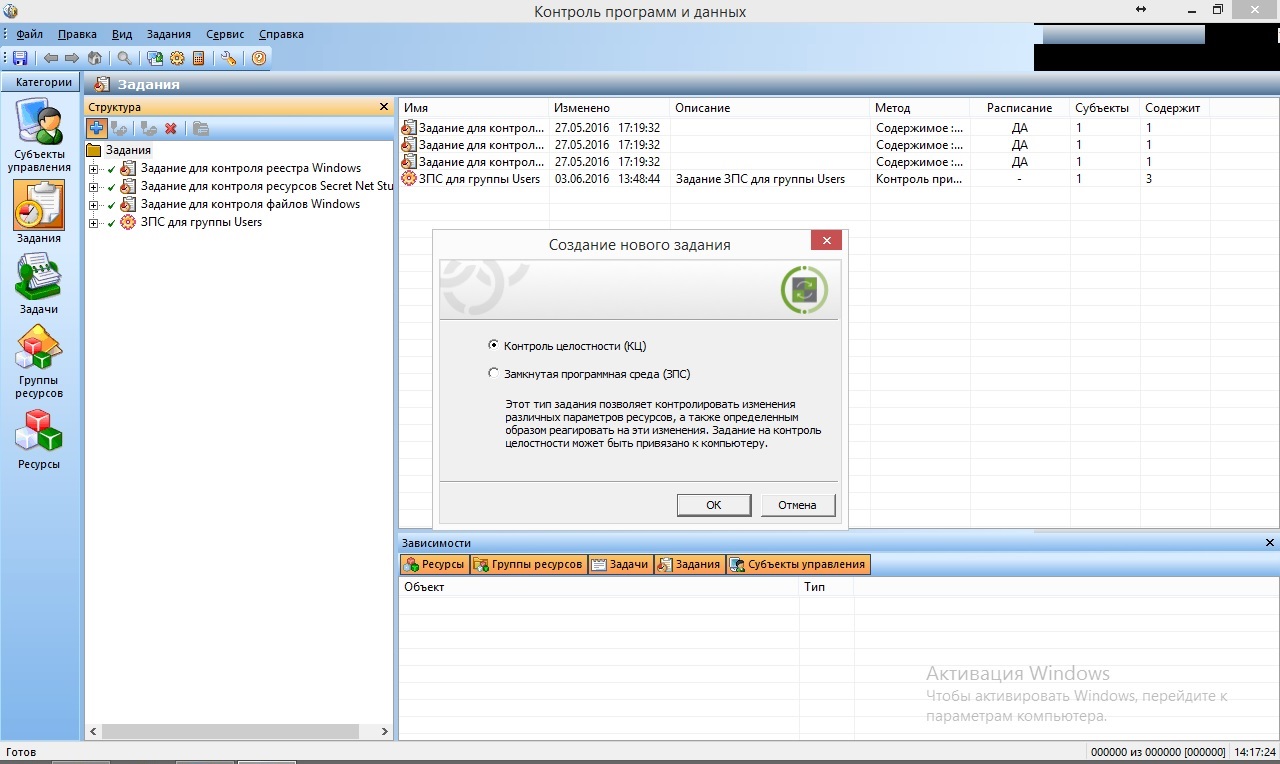

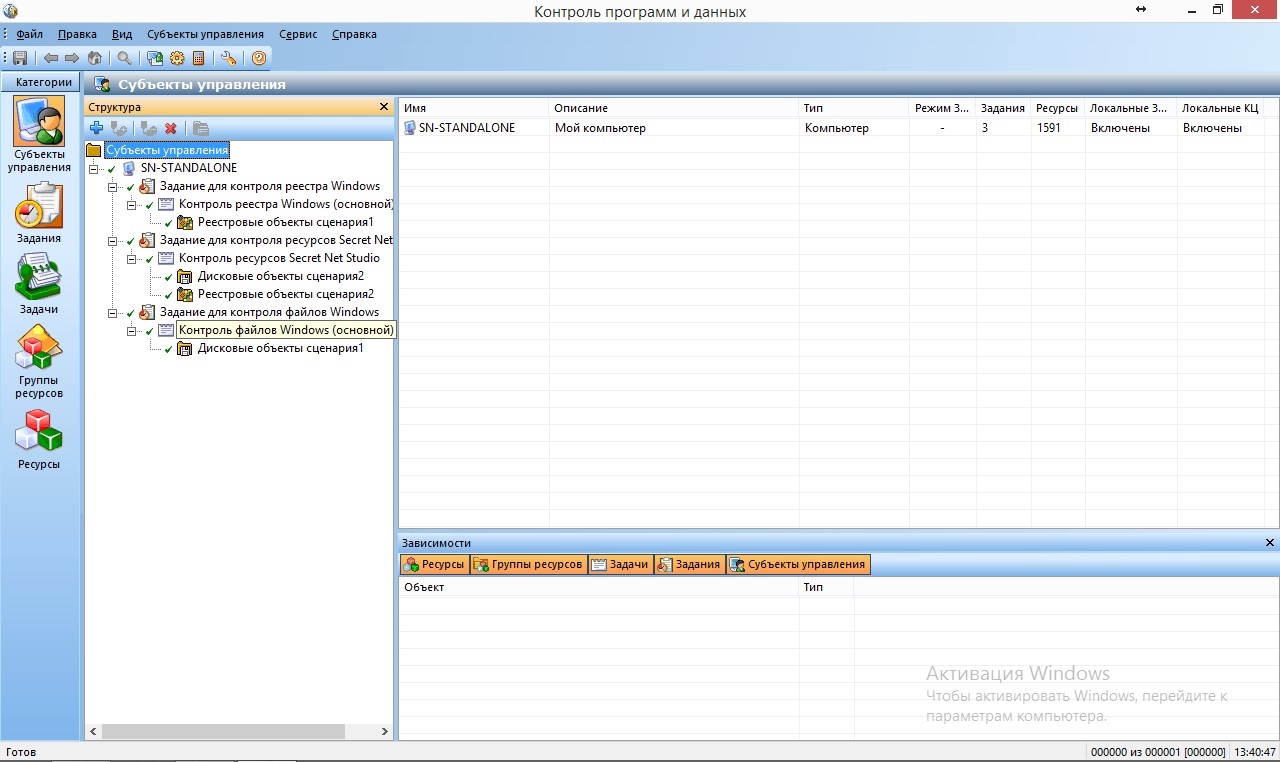

Контроль целостности

Механизм контроля целостности следит за неизменностью контролируемых объектов. Контроль проводится в автоматическом режиме в соответствии с заданным расписанием. Объектами контроля могут быть файлы, каталоги, элементы системного реестра и секторы дисков (последние только при использовании ПАК «Соболь»).

Рисунок 6. Создание нового задания для контроля целостности в Secret Net Studio

При обнаружении несоответствия возможны различные варианты реакции на ситуации нарушения целостности. Например, регистрация события в журнале Secret Net Studio и блокировка компьютера.

Вся информация об объектах, методах, расписаниях контроля сосредоточена в модели данных. Она хранится в локальной базе данных системы Secret Net Studio и представляет собой иерархический список объектов с описанием связей между ними.

Рисунок 7. Создание модели данных для контроля целостности в Secret Net Studio

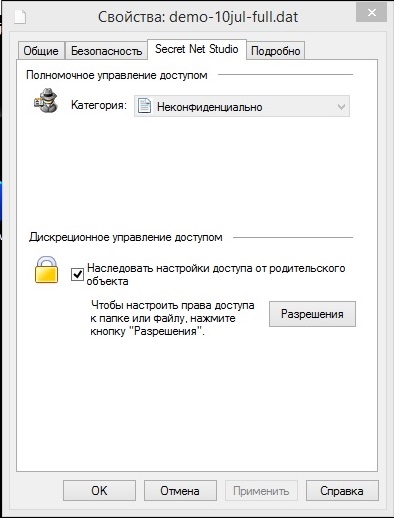

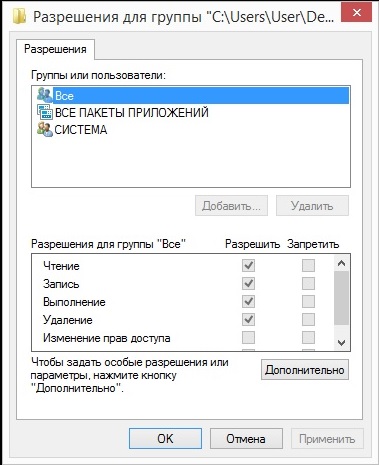

Дискреционное управление доступом к ресурсам файловой системы

В состав системы Secret Net Studio 8.1 входит механизм дискреционного управления доступом к ресурсам файловой системы. Этот механизм обеспечивает:

Рисунок 8. Настройка дискреционных прав доступа в Secret Net Studio

Кроме того, пользователю предоставляется возможность определения учетных записей, которым даны привилегии по управлению правами доступа.

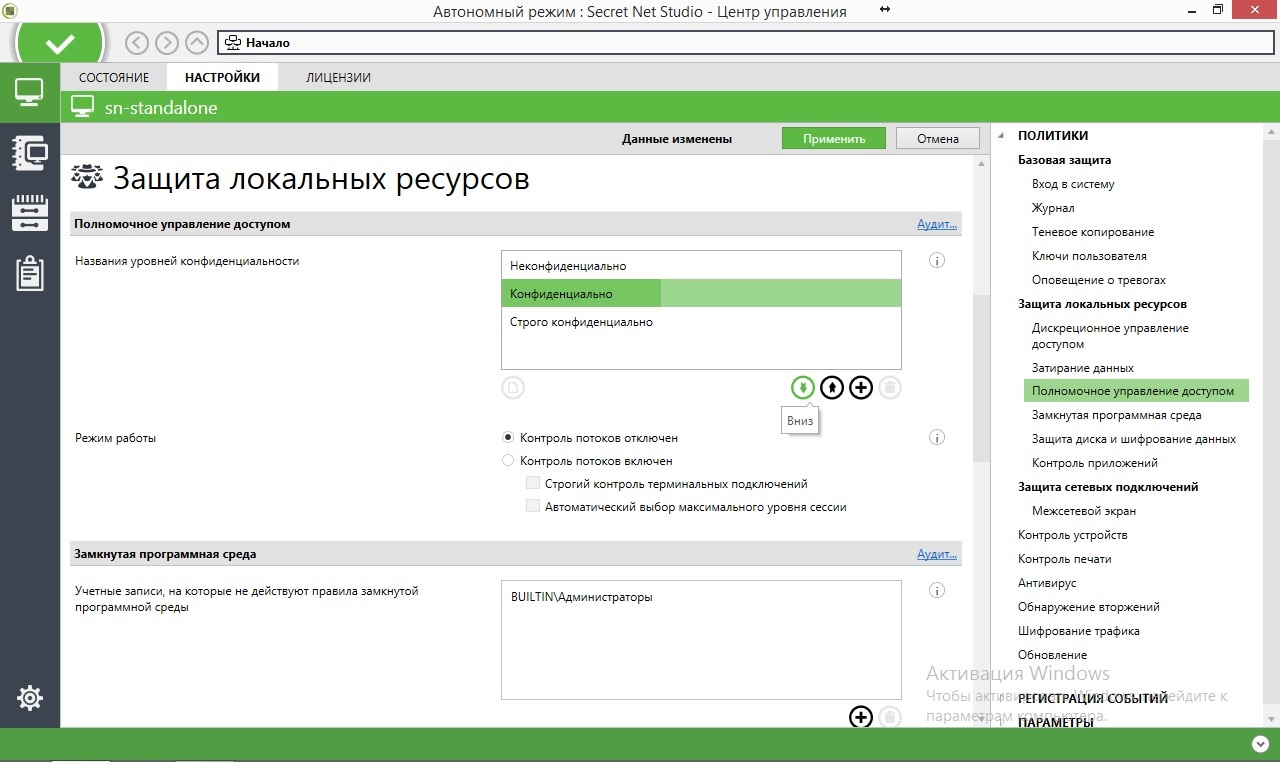

Полномочное управление доступом

Механизм полномочного управления доступом обеспечивает:

Рисунок 9. Политики в Secret Net Studio. Настройка полномочного управлении доступом

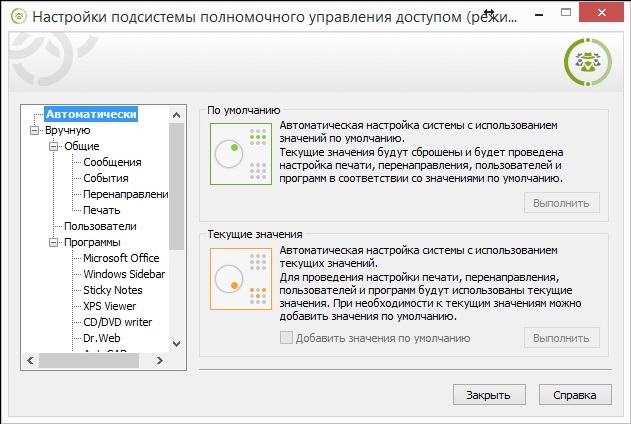

Чтобы обеспечить функционирование механизма полномочного управления доступом при включенном режиме контроля потоков, требуется выполнить дополнительную настройку локально на компьютере. Для этого используется программа настройки подсистемы полномочного управления доступом для режима контроля. Настройка выполняется перед включением режима контроля потоков, а также при добавлении новых пользователей, программ, принтеров, для оптимизации функционирования механизма.

Рисунок 10. Программа настройки подсистемы полномочного управления доступом в Secret Net Studio

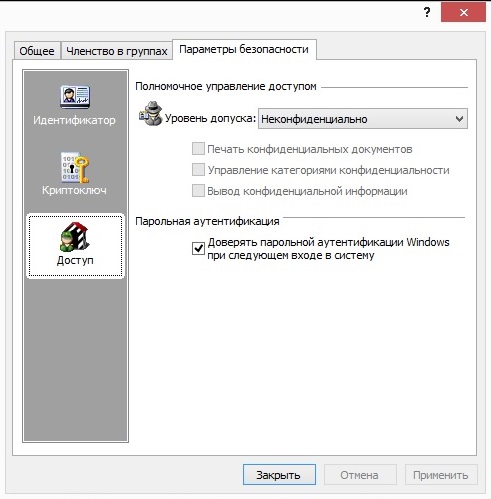

Доступ пользователя к конфиденциальной информации осуществляется в соответствии с его уровнем допуска. Например, если уровень допуска пользователя ниже, чем категория конфиденциальности ресурса — система блокирует доступ к этому ресурсу.

Рисунок 11. Назначение уровней допуска и привилегий пользователям в Secret Net Studio

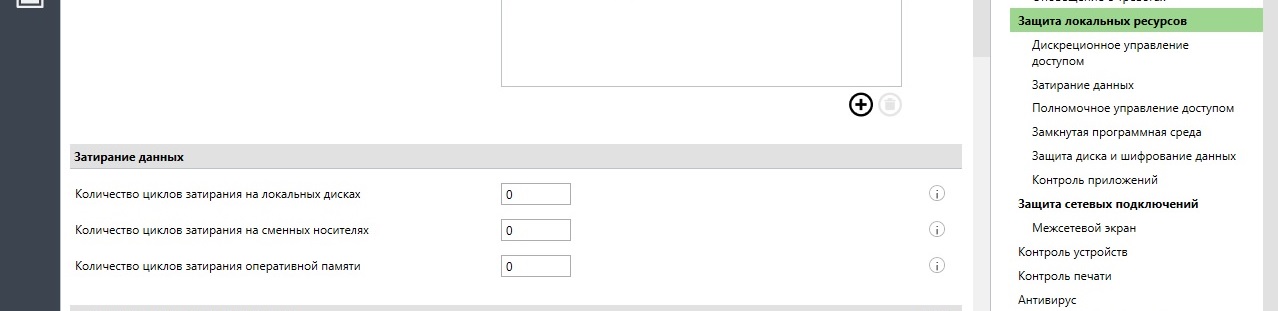

Затирание данных

Затирание удаляемой информации делает невозможным восстановление и повторное использование данных после удаления. Гарантированное уничтожение достигается путем записи последовательности случайных чисел на место удаленной информации в освобождаемой области памяти. Для большей надежности может быть выполнено несколько циклов (проходов) затирания.

Рисунок 12. Политики в Secret Net Studio. Настройка механизма затирания данных

Замкнутая программная среда

Механизм замкнутой программной среды позволяет определить для любого пользователя индивидуальный перечень разрешенного программного обеспечения. Система защиты контролирует и обеспечивает запрет использования следующих ресурсов:

Попытки запуска неразрешенных ресурсов регистрируются в журнале как события тревоги.

На этапе настройки механизма составляется список ресурсов, разрешенных для запуска и выполнения. Список может быть сформирован автоматически на основании сведений об установленных на компьютере программах или по записям журналов, содержащих сведения о запусках программ, библиотек и сценариев. Также предусмотрена возможность формирования списка вручную.

Рисунок 13. Создание модели данных для замкнутой программной среды в Secret Net Studio

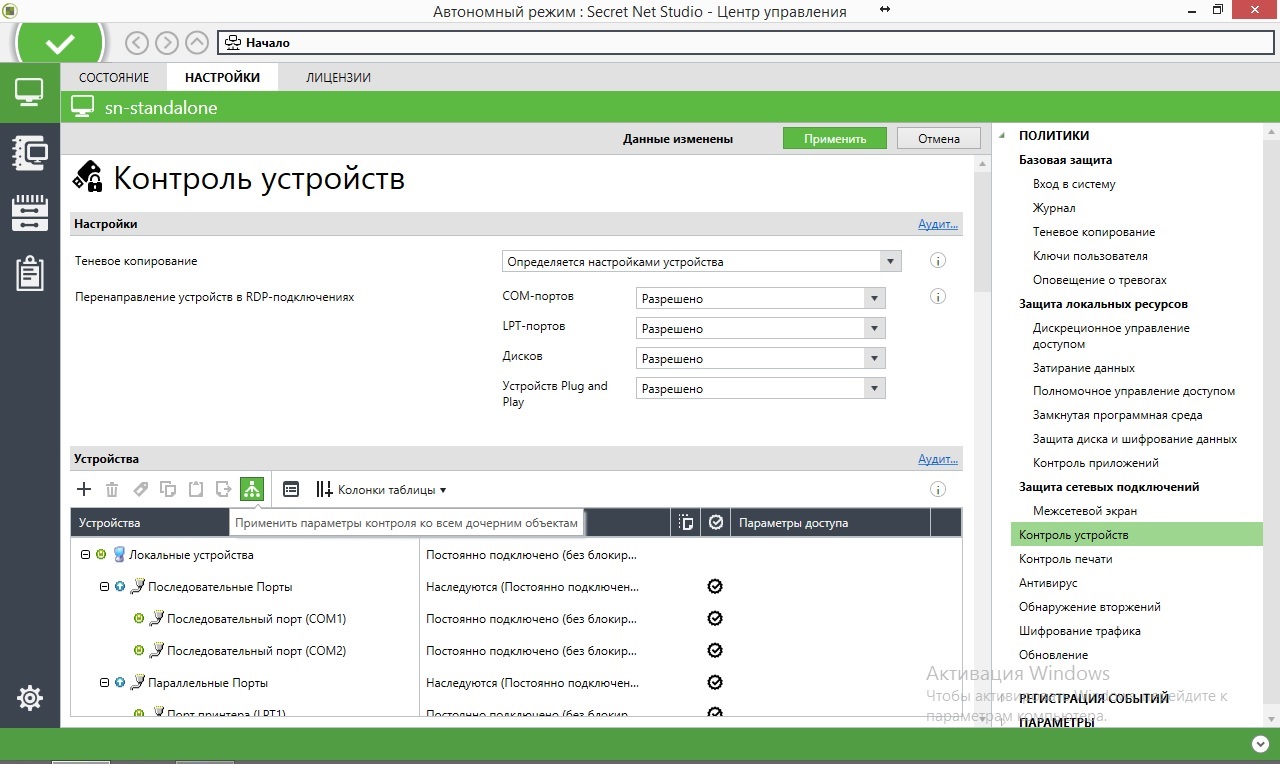

Контроль подключения и изменения устройств компьютера

Механизм контроля подключения и изменения устройств компьютера обеспечивает:

Начальная аппаратная конфигурация компьютера определяется на этапе установки системы. Настройку политики контроля можно выполнить индивидуально для каждого устройства или применять к устройствам наследуемые параметры от моделей, классов и групп, к которым относятся устройства.

Рисунок 14. Политики в Secret Net Studio. Настройка политики контроля устройств компьютера

При обнаружении изменений аппаратной конфигурации система требует у администратора безопасности утверждение этих изменений.

На основании формируемых списков устройств осуществляется разграничение доступа пользователей к ним: разрешение/запрет на выполнение операций и настройки уровней конфиденциальности.

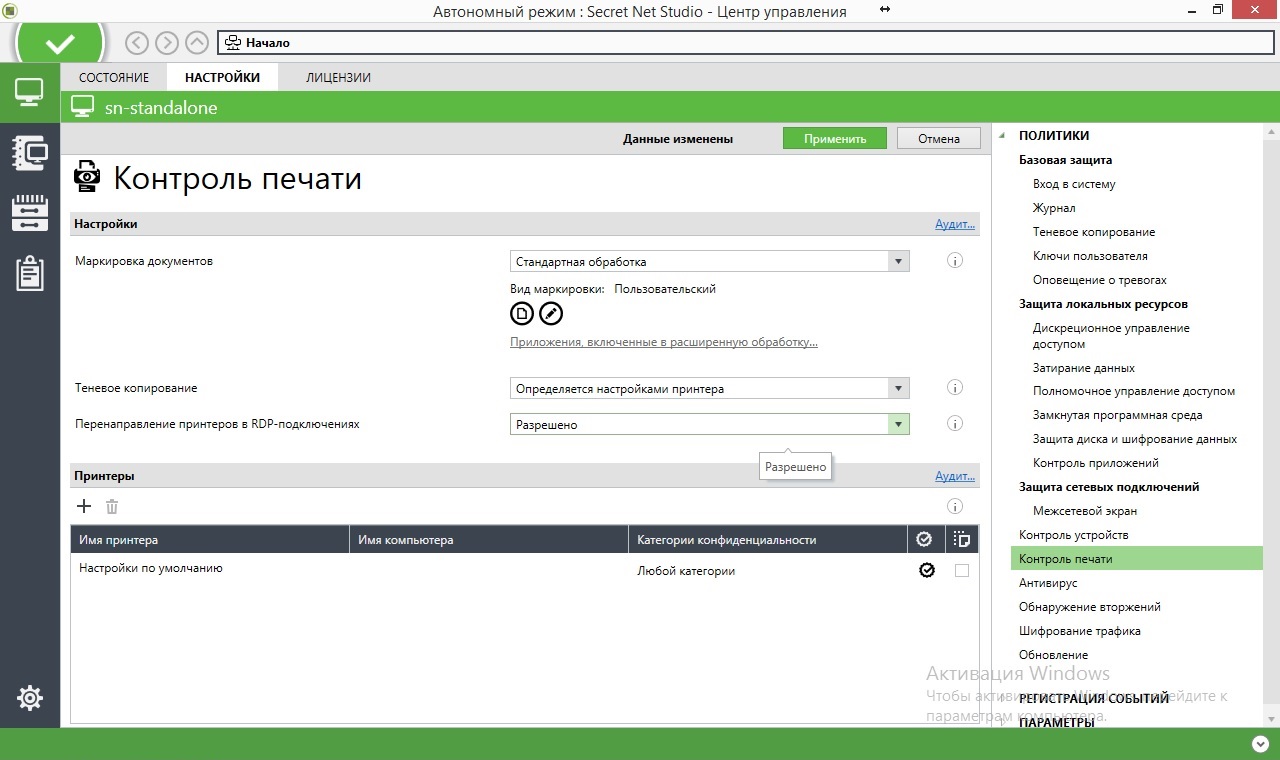

Контроль печати

Механизм контроля печати обеспечивает:

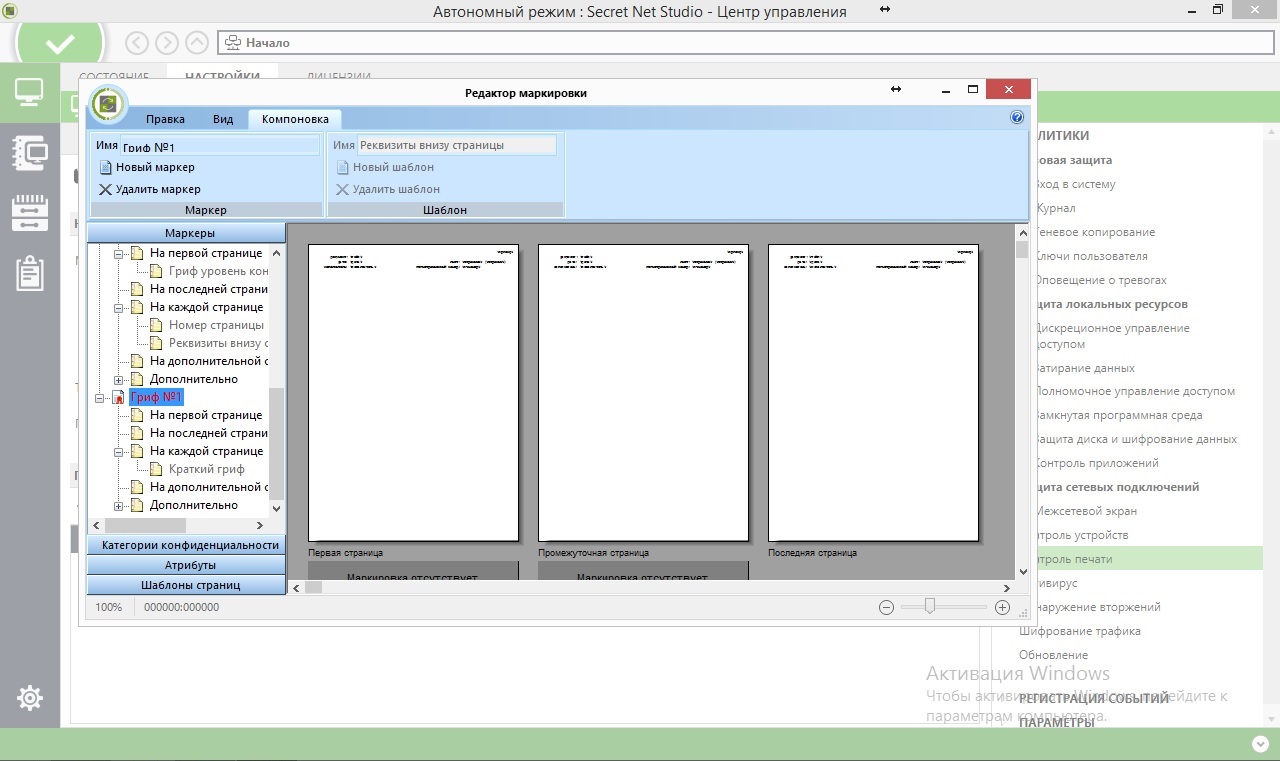

Рисунок 15. Политики в Secret Net Studio. Настройка контроля печати

Для реализации функций маркировки и/или теневого копирования распечатываемых документов в систему добавляются драйверы «виртуальных принтеров».

Рисунок 16. Редактирование маркировки распечатываемых документов

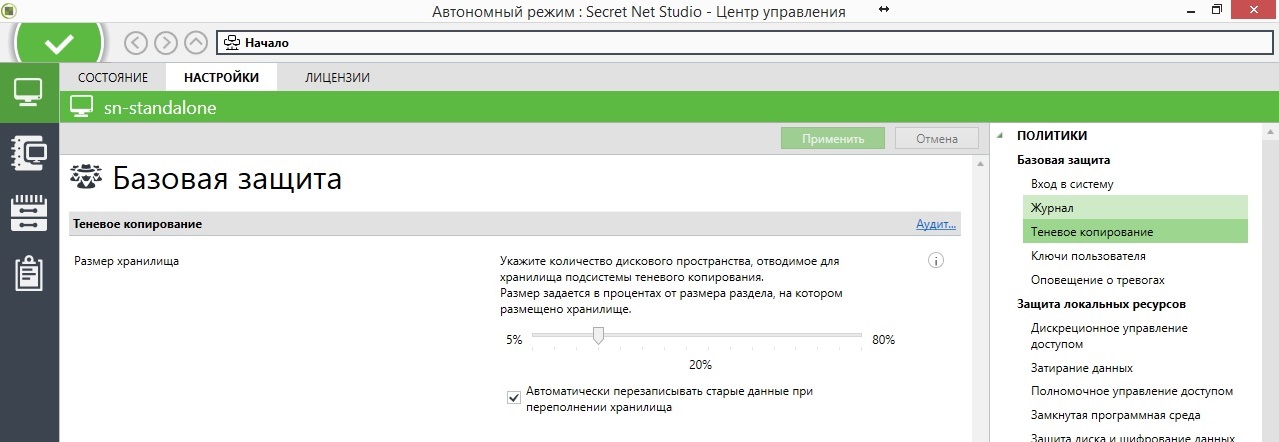

Теневое копирование выводимых данных

Механизм теневого копирования обеспечивает создание в системе дубликатов данных, выводимых на отчуждаемые носители информации. Дубликаты (копии) сохраняются в специальном хранилище, доступ к которому имеют только уполномоченные пользователи. Действие механизма распространяется на те устройства, для которых включен режим сохранения копий при записи информации.

Рисунок 17. Политики в Secret Net Studio. Настройка теневого копирования

При включенном режиме сохранения копий вывод данных на внешнее устройство возможен только при условии создания копии этих данных в хранилище теневого копирования. Если по каким-либо причинам создать дубликат невозможно, операция вывода данных блокируется.

Теневое копирование поддерживается для устройств следующих видов:

Защита дисков и шифрование контейнеров

В рамках указанного компонента реализованы два защитных механизма, описание которых представлено ниже.

Защита информации на локальных дисках

Механизм защиты информации на локальных дисках компьютера (механизм защиты дисков) предназначен для блокирования доступа к жестким дискам при несанкционированной загрузке компьютера. Несанкционированной считается загрузка с внешнего носителя или загрузка другой ОС, установленной на компьютере, без установленного клиентского ПО Secret Net Studio.

Шифрование данных в криптоконтейнерах

Система Secret Net Studio 8.1 предоставляет возможность шифрования содержимого объектов файловой системы (файлов и папок). Для этого используются специальные хранилища — криптографические контейнеры.

Физически криптоконтейнер представляет собой файл, который можно подключить к системе в качестве дополнительного диска.

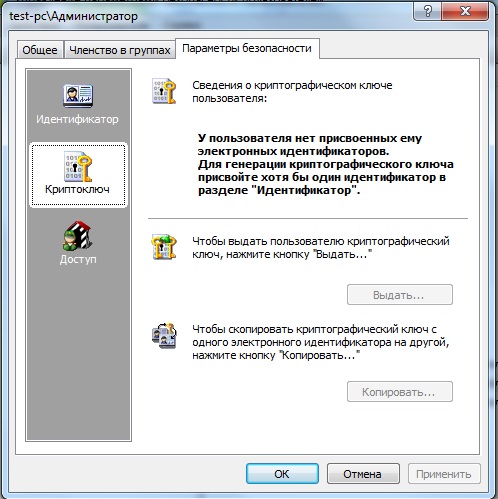

Для работы с шифрованными ресурсами пользователи должны иметь ключи шифрования. Реализация ключевой схемы шифрования криптоконтейнеров базируется на алгоритмах ГОСТ Р34.10–2012, ГОСТ Р34.11–2012 и ГОСТ 28147-89.

Рисунок 18. Управление криптографическими ключами пользователей

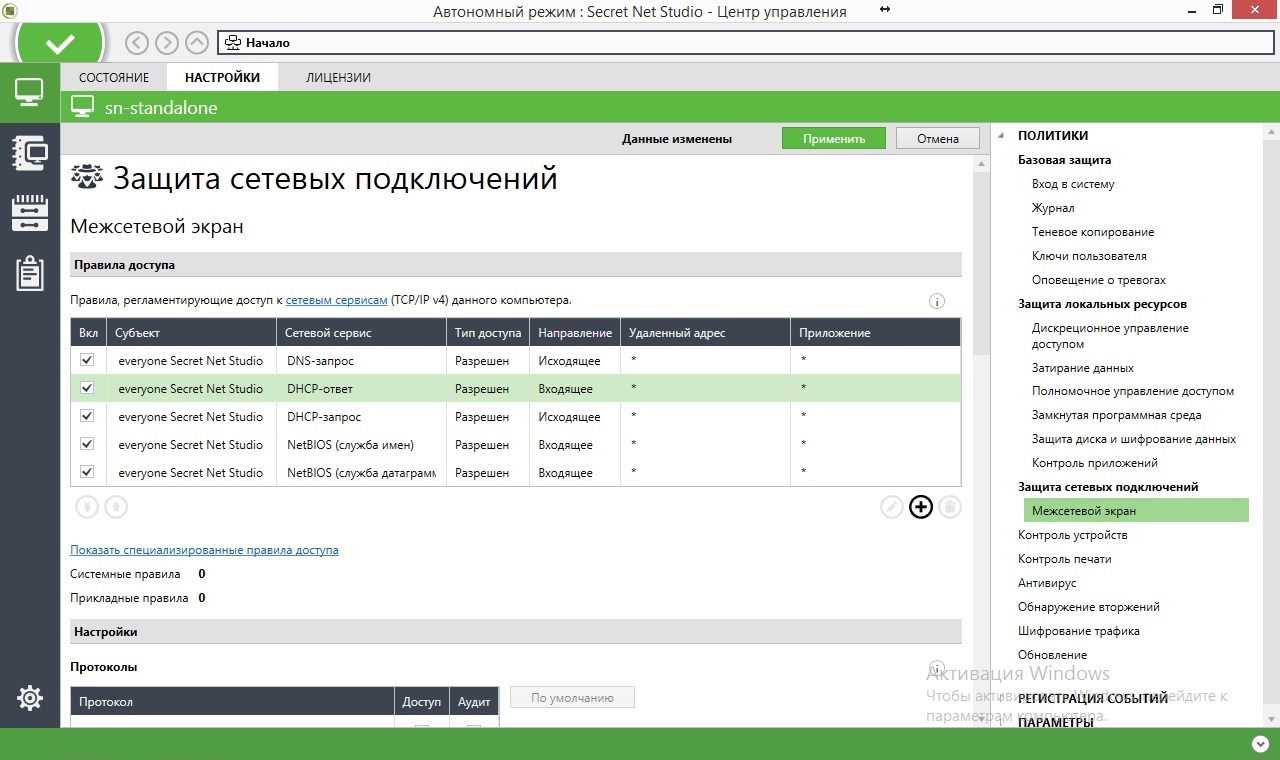

Персональный межсетевой экран

Система Secret Net Studio 8.1 обеспечивает контроль сетевого трафика на сетевом, транспортном и прикладном уровнях на основе формируемых правил фильтрации. Подсистема межсетевого экранирования Secret Net Studio реализует следующие основные функции:

Рисунок 19. Политики в Secret Net Studio. Настройка межсетевого экрана

Фильтрация сетевого трафика осуществляется на интерфейсах Ethernet (IEEE 802.3) и Wi‑Fi (IEEE 802.11b/g/n).

Авторизация сетевых соединений в Secret Net Studio осуществляется с помощью механизма, основанного на протоколе Kerberos. С его помощью удостоверяются не только субъекты доступа, но и защищаемые объекты, что препятствует реализации угроз несанкционированной подмены (имитации) защищаемой информационной системы с целью осуществления некоторых видов атак. Механизмы аутентификации защищены от прослушивания, попыток подбора и перехвата паролей.

События, связанные с работой межсетевого экрана, регистрируются в журнале Secret Net Studio.

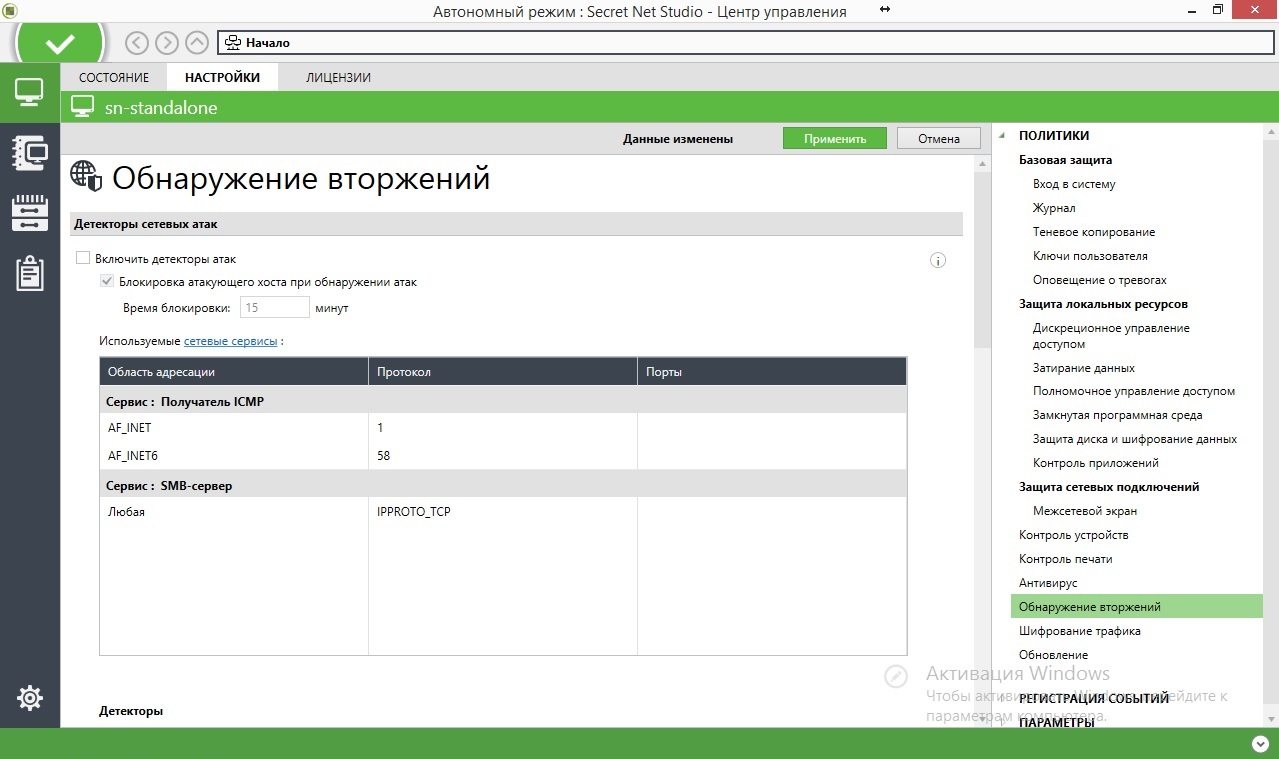

Обнаружение и предотвращение вторжений

В Secret Net Studio 8.1 выполняется обнаружение и блокирование внешних и внутренних атак, направленных на защищаемый компьютер. С помощью групповых и локальных политик администратор Secret Net Studio настраивает параметры работы системы.

Рисунок 20. Политики в Secret Net Studio. Настройка механизма обнаружения вторжений

Вся информация об активности механизма обнаружения и предотвращения вторжений регистрируется в журнале Secret Net Studio.

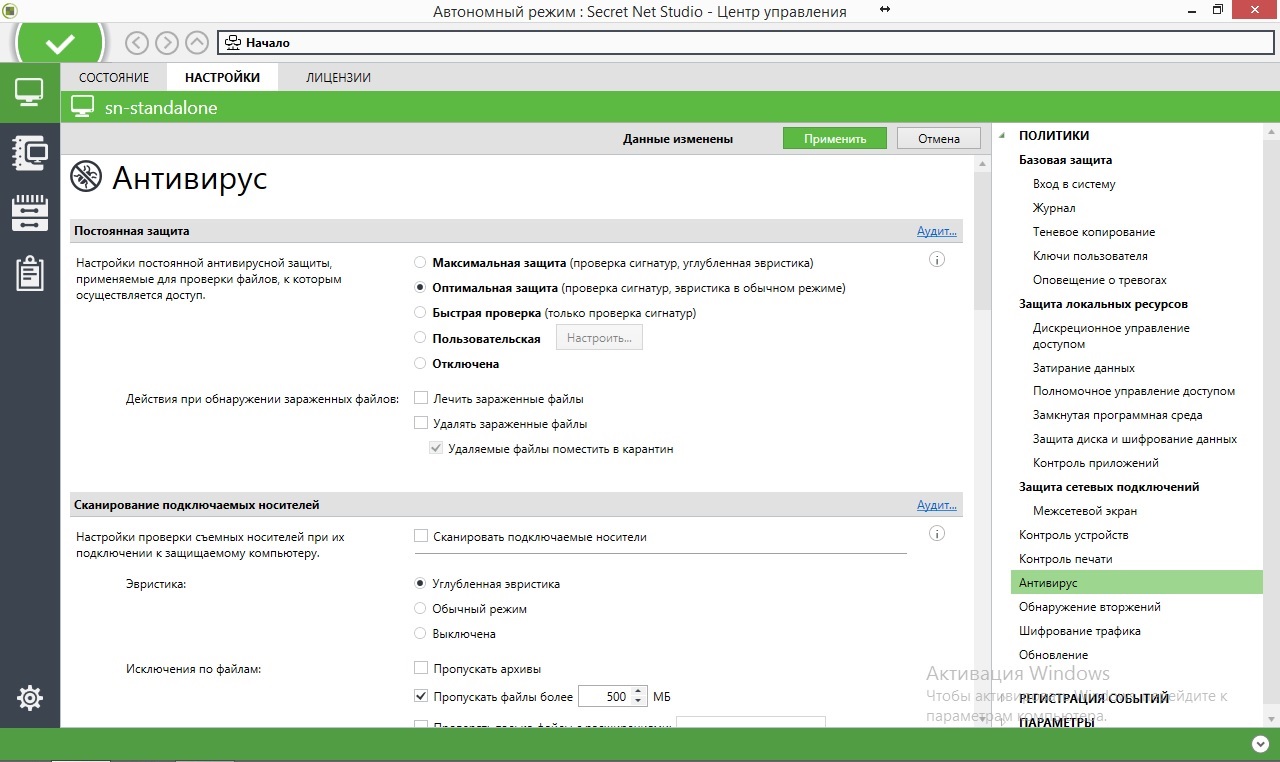

Антивирус

Защитный модуль «Антивирус» в Secret Net Studio 8.1 осуществляет обнаружение и блокировку вредоносного кода по технологии ESET NOD32.

Таким образом, Secret Net Studio позволяет осуществлять эвристический анализ данных и автоматическую проверку на наличие вредоносных программ, зарегистрированных в базе сигнатур. При проверке компьютера осуществляется сканирование жестких дисков, сетевых папок, внешних запоминающих устройств и др. Это позволяет обнаружить и заблокировать внешние и внутренние сетевые атаки, направленные на защищаемый компьютер.

Благодаря использованию в рамках одного продукта СЗИ от НСД и антивируса время на проверку и открытие файлов составляет на 30% меньше, чем при независимой реализации защитных механизмов.

Обновление антивируса можно осуществлять как в режиме онлайн с серверов «Кода Безопасности» при подключении защищаемого компьютера к интернету, так и с сервера обновлений компании (в случае, когда компьютер не имеет прямого выхода в интернет).

Администратору доступна настройка параметров антивируса с помощью групповых и локальных политик в программе управления Secret Net Studio. Вся информация об активности механизма регистрируется в журнале Secret Net Studio.

Рисунок 21. Политики в Secret Net Studio. Настройка антивируса

Шифрование сетевого трафика

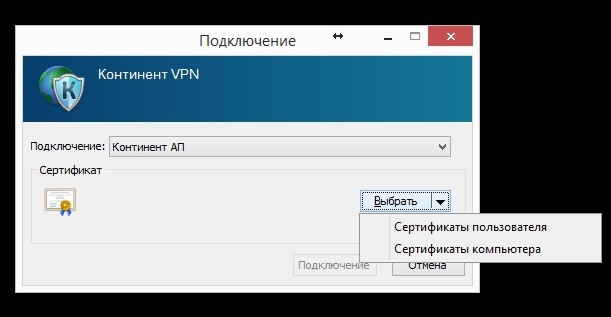

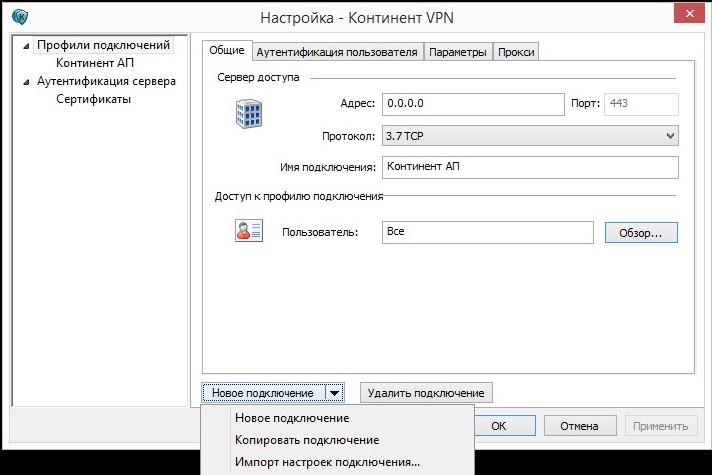

В состав клиентского ПО системы Secret Net Studio 8.1 включен VPN-клиент, предназначенный для организации доступа удаленных пользователей к ресурсам, защищаемым средствами АПКШ «Континент». VPN-клиент «Континент-АП» обеспечивает криптографическую защиту трафика, циркулирующего по каналу связи, по алгоритму ГОСТ 28147-89.

При подключении абонентского пункта к серверу доступа выполняется процедура установки соединения, в ходе которой осуществляется взаимная аутентификация абонентского пункта и сервера доступа. Процедура установки соединения завершается генерацией сеансового ключа, который используется для шифрования трафика между удаленным компьютером и сетью предприятия.

Рисунок 22. Подключение «Континент-АП» через Secret Net Studio

При аутентификации используются сертификаты x.509v3. Расчет хэш-функции выполняется по алгоритму ГОСТ Р 34.11–1994 или ГОСТ Р 34.11–2012, формирование и проверка электронной подписи — по алгоритму ГОСТ Р 34.10–2001 или ГОСТ Р 34.10–2012.

Рисунок 23. Настройка «Континент-АП» в Secret Net Studio

Выводы

Secret Net Studio 8.1 представляет собой сбалансированный набор защитных механизмов, которые обеспечивают защиту информации на рабочих станциях и файловых серверах как от внешних, так и от внутренних угроз. Наличие единой консоли управления упрощает администрирование СЗИ, а интегрированность защитных механизмов между собой исключает возможность нарушения функционирования защищаемой системы.

В текущем виде Secret Net Studio можно считать полноценным комплексным решением для защиты конечных точек сети от всех видов угроз, включающим в себя все необходимые для этого модули. Наличие в составе модулей контроля приложений (контроль доступа к сети, контроль запуска приложений, поведения приложения), интеграции со средствами доверенной загрузки и встроенного VPN-клиента делает Secret Net Studio уникальным для российского рынка.

Необходимо отметить, что в продукте реализован целый ряд защитных механизмов, позволяющих выполнить различные требования законодательства России в части обеспечения безопасности информации. В частности, после получения сертификата ФСТЭК Secret Net Studio можно будет применять для защиты государственных информационных систем и АСУ ТП до класса К1, защиты персональных данных до УЗ1, автоматизированных систем до класса 1Б включительно (гостайна с грифом «совершенно секретно»).

О механизмах централизованного управления и мониторинга читайте во второй части статьи.

Источник

Добрый день уважаемые коллеги!

СПАСАЙТЕ!

Сердечно прошу помощи в решении довольно нетривиального вопроса касаемо серверной части SNS 8.5

Имеется:

— SRV1 — домен Active Directory организации с примерно тысячей абонентов, он же контроллер домена, крутится на WinServer 2019;

— SRV2 — сервер на WinServer 2019, введеный в данный домен.

На SRV2, все полностью по инструкции, установлена серверня часть SNS 8.5, на нем же Центр управления SNS 8.5. В свою очередь, естественно, на сервере крутится база данных MS MySQL 2008 R2.

В процессе устанвки сервера SNS и его Центра управления проблем абсолютно никаких. В БД появляется БД SNS, все норм, при этом БД установлена толлько для SNS, больше ничего там нет.

Установлены все патчи (до 66 включительно).

Повторюсь, ЭТО ВАЖНО, вся установка произведена по инструкции до последней запятой!

Теперь проблема: Центр управления ничем не управляет. То есть он связывается с сервером, открывается оснастка, и….и все. Абсолютно ВСЕ возможные кнопки, функции, менюшки, кроме «О программе», неактиивны.

Во вкладке «Развертывание» нельзя ничего, даже кнопка «Добавить лицензию» неактивна. Неактивно вообще ничего.

Причем в списке устройств сервер сам себя видит. Но настроить ничего не может.

В домене, кроме контроллера, сервер единственный в своем роде, других нет, только машины пользователей.

Система, перед установкой SNS, чиста как слеза младенца, ничего не ставилось кроме .NetFramework.

Причем явных ошибок ни при запуске системы, ни при входе в БД, ни при входе в AD, ни при запуске SNS НЕТ!

Мы с товарщем неделю ломаем себе голову, что не так?

ПОЛНАЯ ПЕРЕУСТАНОВКА, ВКЛЮЧАЯ ПЕРЕУСТАНОВКУ ОС, НЕ ПОМОГАЕТ!

Причем при установке клиентской части, на тот же сервер, клиент SNS с сервером SNS связывается, в Центре управления появляется, даже ключи лицензии к серваку добавляются из клиента.

Но даже после этого ни одна натсройка не работает. При этом на вкладке «Равертывание» в Центре упрваления SNS сервер видит весь домен, все машины, но сделать с ними ничего нельзя все кнопки и контекстные меню неактивные.

Кнопка «Конфигурация», там где происходит подчинение уже установленных клиентов — просто не нажимается, тоже неактивна.

Администратором чего бы мы ни были (домена, безопасности, схемы, локальный) — все без толку, везде одно и то же.

Помогите пожалуйста, может ведает кто, в чем причина?

Это уже крик души, мы с товарищем в отчаянии! Не верится просто, что у нас какой-то уникальный случай.

На точно таком же сервере (даже железо один в один), у других коллег все работает без проблем.

Мы подозреваем что проблема где-то в AD, либо в настройках сервера — контроллера домена SRV1…..ну либо черная магия, хз))

Но AD трогать боязно, ибо есть вариант ушатать весь домен, и переселится жить в коробку из-под холодильника под мостом, поэтому хотелось бы знать может есть решение проще, либо же в каком именно месте трогать AD.

Заранее спасибо.

Всем добра!

Listen to this article

Защита рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийных устройств.

Предназначен для решения следующих задач:

- Защита конфиденциальной информации

- Защита от проникновения и несанкционированных

действий злоумышленника внутри системы - Выполнение требований и рекомендаций по защите

конечных точек

Защита конечных точек с помощью Secret Net Studio

Обучение Secret Net Studio

Требования к железу

Операционная система:

Windows 10 (версии 1903 – 2009);

Windows 8.1 Rollup Update KB2919355;

Windows 7 SP1;

Windows Server 2019;

Windows Server 2016;

Windows Server 2012/Server 2012 R2 Rollup Update KB2919355;

Windows Server 2008 R2 SP1

Поддерживаются 32 — и 64 — разрядные версии ОС с установленными пакетами обновлений не ниже указанных

Процессор:

В соответствии с требованиями ОС, установленной на компьютер

Оперативная память:

Минимально – 2 ГБ

Рекомендуется – 4 ГБ

Жесткий диск:

До 4 ГБ (свободного пространства)

Secret Net заблокировал вход в ОС! Исправляем ошибку входа в систему Windows вызванную SNS

При включении компьютера при инициализации системных сервисов Secret Net на Windows не проходит инициализацию подсистема контроля целостности: зависает.

Код безопасности SNS: функциональный контроль предназначен для обеспечения гарантии того, что к моменту завершения загрузки ОС все ключевые компоненты Secret Net загружены и функционируют. Функциональный контроль осуществляется перед входом пользователя в систему.

При функциональном контроле проверяется наличие в системе и работоспособность следующих компонентов:

- ядро Secret Net;

- модуль входа в систему;

- криптоядро;

- модуль репликации;

- подсистема контроля целостности;

- подсистема аппаратной поддержки.

В случае нарушении функциональной целостности:

- В журнале Secret Net регистрируется факт нарушения. Это возможно при условии работоспособности ядра Secret Net.

- Администратор информируется об ошибочном завершении функционального контроля.

- Вход в систему разрешается только пользователям, входящим в локальную группу администраторов компьютера.

Запуск функционального контроля инициирует модуль входа в систему. При обнаружении нарушений этот модуль управляет административным входом пользователя в систему. Кроме того, он информирует администратора об ошибках контроля.

Если нарушен и сам модуль входа в систему, то при входе пользователя в систему функциональный контроль проводит модуль репликации. Он проверяет, был ли выполнен функциональный контроль, и если нет — инициирует его выполнение. Далее при обнаружении нарушений он управляет административным входом пользователя в систему и информирует администратора об ошибках контроля.

При старте системы Windows 7 Professional появилась ошибка:

Перезагрузка и проверка на наличие ошибок жесткого диска не помогают. После авторизации под админом, SNS не даёт войти в локальный центр управления, пишет, что служба ядра не смогла завершить инициализацию.

Secret Net Studio: как исправить?

Данная проблема проявляется при наличии в системе старых версий компонентов Secret Net или SNS. Также такое может возникнуть при некорректном обновлении, когда обновлению мешают антивирусы, не входящие в список совместимых, или установленный параметр в модуле затирания данных (оперативной памяти). В данном случае необходимо проверить перечисленные выше случаи, очистить старые записи от SNS, путем установки нужной версии SN или SNS которые были ранее установлены и замечены в системе, а затем последовательного удаления. Впоследствии устанавливать актуальную на данный момент версию.

Сделайте резервные копии удаляемых файлов

Вариант исправления 1

1) В папке C:Program FilesSecret NetClientetalons удаляем всё, кроме файла SnIcEtlDB.sdb

2) В папке C:Program FilesSecret NetClienticheck удаляем всё, кроме файла snicdb.sdb

3) Перезагружаем компьютер.

После этого Secret Net заново запустит подсистему контроля целостности с настройками по-умолчанию. Проблема в том, что Secret Net не может прочитать log-файл, находящийся в папке etalons

Вариант исправления 2

СКАЧАТЬ ФАЙЛ С GoogleDrive

В данном архиве находится две папки. Первая содержит некоторые системные компоненты от программы Secret Net Client. А во второй находятся куски от VipNET клиента.

Для исправления компонентов этих программ, просто распакуйте архив. И переместите все папки и файлы по своим местам на системном диске вашей ОС. Все это делаем с заменой существующих файлов.

Все это подходит для версии программы:

Все операции выполнять на Windows 7 Pro x64. На других версиях Windows нет никаких гарантий, что данные файлы не повредят вашу копию программы.

Для того чтобы получить доступ к всем файлам на диске компьютера от имени системы и безпрепятственно произвести копирование с заменой, вам нужно заранее сделать загрузочную флешку с реаниматором. Например Multibott 2k10. Скачать образ данного реаниматора можно — тут.

Вариант исправления 3

Просто позвонить или написать в техническую поддержку.

Узнать официальные контакты можно на сайте производителя — по этой ссылке

Защита входа в систему или как происходит идентификация и аутентификация пользователей в OS Windows SNS

Идентификация и аутентификация пользователя выполняются при каждом входе в систему. Штатная для ОС Windows процедура входа предусматривает ввод имени и пароля пользователя или использование аппаратных средств, поддерживаемых операционной системой.

Для обеспечения дополнительной защиты входа в Secret Net могут применяться средства идентификации и аутентификации на базе идентификаторов eToken, iKey, Rutoken или iButton. Такие устройства должны быть зарегистрированы (присвоены пользователям) средствами системы защиты и могут использоваться в составе аппаратных средств защиты.

Кроме того, предусмотрен режим усиленной аутентификации, основанный на дополнительной проверке подлинности предъявленной ключевой информации пользователя. Носителями ключевой информации могут являться идентификаторы или сменные носители, такие как дискеты, Flash-карты, Flash-накопители и т. п. Генерация ключевой информации выполняется средствами системы Secret Net.

В системе Secret Net идентификация и аутентификация пользователей может выполняться в следующих режимах:

- «Стандартный» — пользователь может войти в систему, выполнив ввод имени и пароля, или используя аппаратные средства, стандартные для ОС Windows;

- «Смешанный» — пользователь может войти в систему, выполнив ввод имени и пароля, а также может использовать персональный идентификатор, поддерживаемый системой Secret Net 6;

- «Только по идентификатору» — каждый пользователь для входа в систему должен обязательно использовать персональный идентификатор, поддерживаемый системой Secret Net 6.

Для повышения степени защищенности компьютеров от несанкционированного использования предусмотрены следующие возможности:

- включение режима разрешения интерактивного входа только для доменных пользователей — в этом режиме блокируется вход в систему локальных учетных записей (не зарегистрированных в домене);

- включение режима запрета вторичного входа в систему — в этом режиме блокируется запуск команд и сетевых подсоединений с вводом учетных данных другого пользователя (не выполнившего интерактивный вход в систему).

Под блокировкой компьютера понимается запрет доступа пользователей (исключая администратора) к работе на данном компьютере. Механизм временной блокировки предназначен для предотвращения несанкционированного использования компьютера.

Для пользователей могут быть установлены ограничения на количество неудачных попыток входа в систему. В дополнение к стандартным возможностям ОС Windows (блокировка учетной записи пользователя после определенного числа попыток ввода неправильного пароля) система Secret Net контролирует неудачные попытки аутентификации пользователя по ключевой информации.

Если в режиме усиленной аутентификации пользователь определенное количество раз предъявляет неверную ключевую информацию, система блокирует компьютер. Разблокирование компьютера осуществляется администратором. Счетчик неудачных попыток обнуляется при удачном входе пользователя или после разблокирования компьютера.

Для временной блокировки компьютера используется стандартный механизм ОС Windows. Режим временной блокировки может быть включен самим пользователем или системой после некоторого периода простоя компьютера. Длительность интервала неактивности (простоя компьютера), после которого автоматически включается режим блокировки, устанавливается настройкой параметров и распространяется на всех пользователей. Для снятия блокировки необходимо указать пароль текущего пользователя.

Блокировка компьютера предусмотрена и в алгоритмах работы защитных механизмов. Такой тип блокировки используется в следующих ситуациях:

- при нарушении функциональной целостности системы Secret Net;

- при нарушении аппаратной конфигурации компьютера;

- при нарушении целостности контролируемых объектов.

Разблокирование компьютера в перечисленных случаях осуществляется администратором.

Если Вам понравилась статья — поделитесь с друзьями

4 563 просмотров

Отказ от ответственности: Автор или издатель не публиковали эту статью для вредоносных целей. Вся размещенная информация была взята из открытых источников и представлена исключительно в ознакомительных целях а также не несет призыва к действию. Создано лишь в образовательных и развлекательных целях. Вся информация направлена на то, чтобы уберечь читателей от противозаконных действий. Все причиненные возможные убытки посетитель берет на себя. Автор проделывает все действия лишь на собственном оборудовании и в собственной сети. Не повторяйте ничего из прочитанного в реальной жизни. | Так же, если вы являетесь правообладателем размещенного на страницах портала материала, просьба написать нам через контактную форму жалобу на удаление определенной страницы, а также ознакомиться с инструкцией для правообладателей материалов. Спасибо за понимание.

Если вам понравились материалы сайта, вы можете поддержать проект финансово, переведя некоторую сумму с банковской карты, счёта мобильного телефона или из кошелька ЮMoney.

Пару раз натыкался на проблему, устанавливая средство защиты информации от несанкционированного доступа (СЗИ от НСД) Secret Net Studio (SNS), обычно версии 8.6 на Windows 10, после перезагрузки не получается войти в систему. То есть, программа устанавливается без проблем, без каких-либо ошибок, потом после перезагрузки, ты доходишь до окна входа в систему, где фоновая картинка и по нажатию на любую клавишу открывается поле ввода пароля. На этом моменте как раз таки, нажимаешь чтобы ввести пароль шторка не открывается и соответственно негде и вводить пароль.

Причина и решение

Как оказалось, данная проблема проявляется, если на компьютере выполнен вход в учетную запись Microsoft. К сожалению было не понятно с чем это связано. Скорее всего с правилами безопасности, но нигде не говорится о том, что нельзя устанавливать SNS на такую учетную запись. По крайней мере я не смог нигде найти информацию об этом.

Придется заходить в безопасный режим и добавить одну запись в реестре. Делается это следующим образом:

Как загрузится в безопасном режиме?

Зажимаем кнопку SHIFT и кнопкой мыши в правом углу нажимаем на кнопку «Перезагрузить». Можно отпускать кнопку Shift как только экран погаснет и компьютер уйдет на перезагрузку. Затем, как только загрузится система с синим экраном с выбором действий, выберите «Поиск и устранение неисправностей / Дополнительные параметры«, далее «Параметры загрузки» и нажать кнопку «Перезагрузить». После перезагрузки система спросит с какими параметрами вы хотите загрузится. Нужно нажать кнопку F4 «Включить безопасный режим». После этого компьютер загрузится в безопасном режиме.

Добавление записи в реестре

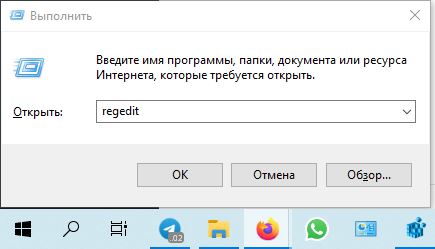

После того как загрузилась система в безопасном режиме, необходимо открыть Редактор реестра. Для этого нажимаем сочетание клавиш Пуск(Win)+R и ввести команду regedit.

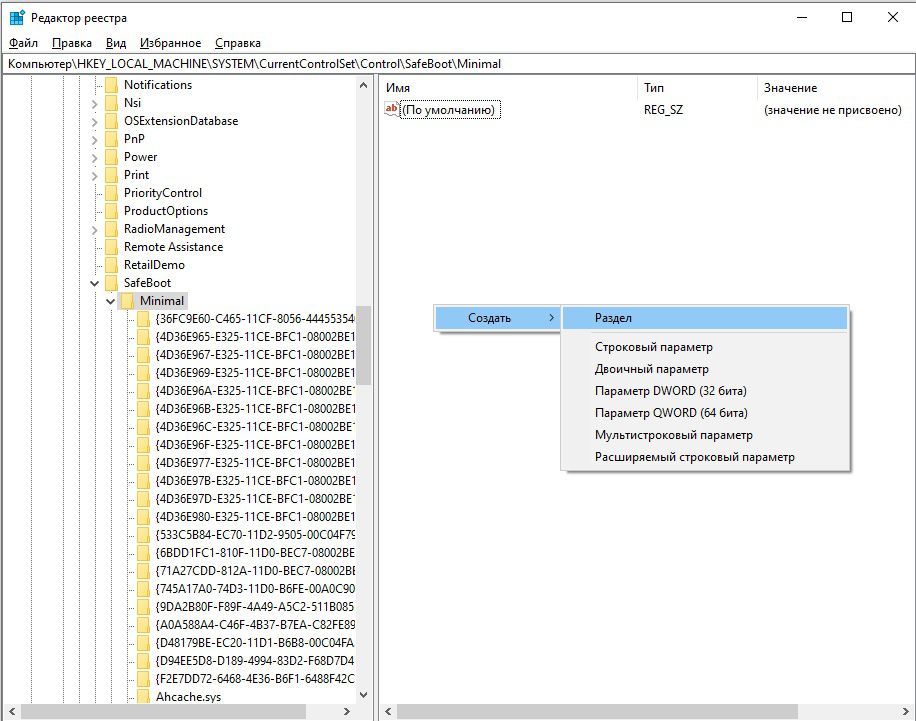

HKLMSYSTEMCurrentControlSetControlSafeBootMinimal

и создаем раздел с названием MSIServer, делается это нажатием правой кнопки мыши и Создать — Раздел.

net start msiserver

Готово!

После этого появляется возможность в безопасном режиме удалять программы. Зайдите в панель управления и в списке программ удалите SNS. Далее нужно будет загрузиться в обычном режиме, выйти из учетной записи microsoft, чтобы она снова была локальной и затем заново установить SNS.

Средства защиты информации и где дёготь

Предисловие

Приветствую уважаемых хабравчан.

На Хабрахабре достаточно редки упоминания средств защиты информации (СЗИ) от несанкционированного доступа (НСД), если верить поиску. Например, по запросу Dallas я получил 26 топиков и 2 вопроса, из всего этого только один топик упоминал именно СЗИ от НСД Dallas Lock питерской фирмы ООО «КОНФИДЕНТ». По другим средствам картина похожая. В данном посте я бы хотел поделиться опытом применения таких средств и наиболее частым ошибкам/непониманиям при работе с ними.

Основные инструменты

В нашей компании клиентам предлагается три варианта программно-аппаратных средств защиты информации:

- Secret Net от компании «Код безопасности»

- Страж NT от НПЦ «Модуль»

- Ранее упомянутый Dallas Lock

Все продукты примерно равны по характеристикам (особенно с появлением в версии 7.7 Dallas Lock’а контроля USB-устройств), вопрос о применении конкретного средства решается либо на основе возможности установки в целевую систему, либо на основе уровня взаимоотношений с поставщиками.

Под возможностью установки я понимаю различия архитектуры СЗИ и требования к наличию аппаратной части. К примеру, Dallas Lock (или Страж NT) перехватывают управление компьютером на этапе загрузки, не позволяя запуститься операционной системе, пока пользователь не введет пароль и не предъявит идентификатор. Различие в реализации этого механизма — Страж NT для этого использует PCI-плату расширения, которую необходимо установить внутрь ПК (в новых версиях это необязательно, в версии 2.5 тоже заявлялось, но

не работало

было проще воспользоваться другим СЗИ). Соответственно, на ноутбук ставился, например, Dallas Lock — вся реализация доверенной загрузки полностью программна.

Под уровнем взаимоотношений с поставщиками следует читать «возможный процент с перепродажи». Последнее время удается убедить начальство и в пунктах «качество тех.поддержки», «удобство эксплуатации».

Применение

Практически все заказы требуют аттестации локальных автоматизированных рабочих мест (АРМ). Соответственно, сетевые версии защитного ПО редко

получается пощупать

используются. В автономных же версиях все просто — фаворитом является Secret Net, за весьма удобную, простую и понятную настройку — полное встраивание в компоненты Windows (оснастки консолей), четкое разграничение доступа. На втором месте Страж NT — настройка более сложна и механизм мандатного контроля доступа несколько неочевиден пользователям. Dallas Lock, касательно версии 7.5, использовался крайне редко в следствии отсутствия контроля USB-устройств. С появлением версии 7.7 ситуация изменится — не в последнюю очередь из-за ценовой политики.

В сетевом варианте (соответственно, рассматриваем только Secret Net и Dallas Lock) ситуация противоположная. И менее простая. С одной стороны, удобство настроек Secret Net’а никуда не делось. Да и встраивание в Active Directory, работа через механизмы ОС достаточно проста и понятна. С другой стороны, все возможности сетевой версии (конкретно Сервера Безопасности, по терминологии Secret Net) состоят в удаленном сборе журналов, тогда как АРМ администратора безопасности в Dallas Lock позволяет удаленное манипулирование всеми настройками безопасности каждого подключенного клиента. Зачастую это является решающим фактором в выборе СЗИ. Однажды мне пришлось выслушать много удивления и разочарования от администратора заказчика, когда он увидел свою обновленную вотчину. К сожалению, заказчик завязан на «Информзащите» и приобрести продукт «Конфидента» было невозможно.

Проблемы

Многие ошибки возникают просто из-за невнимательности или непонимания принципов работы конкретного СЗИ. Понятно, что справка/руководство

спасет отца русской демократии

поможет в разрешении ситуации, однако зачастую проще вызвать интегратора системы защиты. Естественно, проблема будет устранена — но потеряно время. Как заказчика, так и интегратора. Я хочу поделиться личным опытом, который возможно поможет в разрешении наиболее типичных жалоб пользователя.

Начнем.

Secret Net

Фаворит — он везде фаворит

Многие проблемы возникают из-за незнания практически фундаментального свойства установленного СЗИ — все папки создаются в файловой системе

всегда

несекретными, а файлы — с

текущим

уровнем секретности сессии, который можно проверить во всплывающем окошке:

Часто возникает проблема неработоспособности офисного пакета (Word, Excel). К слову, не стоит забывать что с OpenOffice.org СЗИ не работает. Ошибки могут быть самыми разными, но причина у всех одна — не были корректно настроены папки, необходимые для проведения служебных операций, по мандатному разграничению доступа. Полный список папок приведен в документации, а конкретные проблемы всегда можно диагностировать через журнал Secret Net — в журнале появляется информация о любых действиях программы. При назначении мандатных меток файлам и папкам, следует помнить что гриф папки должен быть максимально допустимый для конкретного АРМ, так как Secret Net позволяет хранить в папках любые файлы грифом

не выше

грифа папки. Соответственно, если запущен Microsoft Word в секретной сессии — для записи файлов автосохранения ему нужен гриф «секретно» на определенной папке.

Встречаются ситуации, когда производится установка ПО в режиме, отличном от «не секретно». Конечно, стоит перелогиниться и выбрать не секретную сессию, чтобы все заработало:

В случае, когда на АРМ допустимо использовать USB-флэш накопители, бывает невозможно скопировать большие объемы данных, рассортированных по папкам. Здесь все то же самое — вновь созданная папка стала несекретной, а файлы автоматом получают текущий гриф. Если же использовать флэшки запрещено, то при попытке подключения таковой ПК блокируется — за это отвечают выделенные два параметра, выставленные в «жесткий»:

Если пользователи непрерывно жалуются на медленную работу компьютера, а в организации используется антивирус Касперского, стоит проверить версию — часто версия 6.0.3 оказывается несвоместима с SecretNet 5.x. Вот так тормоза точно исчезнут:

И напоследок — небольшая тонкая настройка может сильно облегчить жизнь пользователям и сохранить их нервы, если обратиться к ветке реестра HKLMSystemCurrentControlSetServicesSNMC5xxParams (для 5.х версий), где можно найти два строковых параметра — MessageBoxSuppression (и второй -ByDir), где указываются расширения файлов или папки, для которых не будут выводиться диалоговые окна о повышении категории конфиденциальности ресурса.

Страж NT

Для этого СЗИ проблемы встречаются гораздо реже (как минимум у наших клиентов), что может говорить о более дружелюбном к пользователю механизму защиты.

Непонимание в случае данного ПО связано с необходимостью выбора уровня секретности каждого приложения отдельно и невозможности делегировать какие-либо права стандартному проводнику. Соответственно, если на АРМ есть прописанные USB-флэш диски и они секретны, попытка открыть их проводником приведет к ошибке доступа. Следует выбрать установленный файловый менеджер, выбрав при запуске гриф допуска, соответствующий секретности флэшки.

Также, если при открытии документа Word/Excel сначала появляется окно выбора грифа секретности, а далее разворачивается окно соответствующего редактора без запрошенного документа — это нормально. Следует открыть файл повторно, используя уже само офисное приложение.

Dallas Lock

Как и в случае Стража, ошибок крайне мало — не подходили пароли, пропадал параметр «категория конфиденциальности» с окна логина и ошибка привязки электронного идентификатора.

Первая ошибка связана с возможным использованием двух паролей — для Dallas Lock’а и Windows можно установить разные, в том числе и случайно (например, сменой пароля администратором). В подобном случае можно после загрузки окна приветствия Windows ввести пароль Dallas Lock и нажав «ОК» в диалоге несовпадения пароля СЗИ и ОС, ввести пароль пользователя Windows и отметить галочку «Использовать в Dallas Lock».

Вторая связана со скрытым по-умолчанию полем выбора грифа сеанса. Бывает, пользователи забывают об этом — а потом жалуются, что не могут попасть даже в папки с грифом ДСП.

Электронный идентификатор может не привязываться, если эту операцию делают для администратора, или если используемый токен не подходит по версии. Так, в версии 7.5 применимы eToken 64k с драйвером eToken RTE. Давно доступный eToken PKI не подойдет, равно как и eToken 72k Java, к примеру.

Послесловие

Надеюсь данный пост окажется полезным для сообщества или просто познавательным. Спасибо за внимание!

Ответов: 1 Просмотров: 496 Страницы: 1

Ответов: 1 Просмотров: 570 Страницы: 1

Ответов: 1 Просмотров: 528 Страницы: 1

Ответов: 1 Просмотров: 493 Страницы: 1

Ответов: 1 Просмотров: 594 Страницы: 1

Ответов: 1 Просмотров: 314 Страницы: 1

Ответов: 1 Просмотров: 325 Страницы: 1

Ответов: 1 Просмотров: 374 Страницы: 1

Ответов: 1 Просмотров: 326 Страницы: 1

Ответов: 1 Просмотров: 254 Страницы: 1

Ответов: 1 Просмотров: 264 Страницы: 1

Ответов: 1 Просмотров: 249 Страницы: 1

Ответов: 1 Просмотров: 282 Страницы: 1

Ответов: 1 Просмотров: 489 Страницы: 1

Ответов: 1 Просмотров: 313 Страницы: 1

Ответов: 1 Просмотров: 242 Страницы: 1

Ответов: 1 Просмотров: 239 Страницы: 1

Ответов: 1 Просмотров: 347 Страницы: 1

Ответов: 1 Просмотров: 324 Страницы: 1

Сейчас на форуме: авторизированных пользователей не найдено (статистика обновляется раз в 30 сек.)

|

0 / 0 / 0 Регистрация: 24.03.2021 Сообщений: 9 |

|

|

1 |

|

|

24.03.2021, 22:53. Показов 18367. Ответов 2

Доброго времени суток. При установке Secret Net Studio 8.5 на Windows 7 Pro возникает такая ошибка. После завершения установки и последующей перезагрузкой ОС при загрузке не может прогрузиться модуль функционального контроля и выдает такое сообщение «Произошла ошибка функционального контроля: отсутствует подсистема перехвата отсутствует подсистема перехвата WOW64. Вход разрешен только системным администраторам». При входе с административной учетной записи черный экран и курсор. Как решить подобную проблему?

__________________

0 |

|

Programming Эксперт 94731 / 64177 / 26122 Регистрация: 12.04.2006 Сообщений: 116,782 |

24.03.2021, 22:53 |

|

Ответы с готовыми решениями:

Secret Net 6 — проблема Secret net Secret net 2 |

|

Модератор 20500 / 12391 / 2184 Регистрация: 23.11.2016 Сообщений: 61,961 Записей в блоге: 22 |

|

|

25.03.2021, 10:57 |

2 |

|

в поддержку писали?

0 |

|

0 / 0 / 0 Регистрация: 24.03.2021 Сообщений: 9 |

|

|

25.03.2021, 21:34 [ТС] |

3 |

|

В поддержку еще не писал. На счет прав не знаю. Ставлю из под администраторской учетки. Сегодня пытался поставить Secret Net без Касперского. Снес с помощью специальной утилиты и то только через безопасный режим удалился. Думал в нем причина, но ,увы, нет. Похоже надо будет ставить другую ОС либо Secret Net.

0 |

Secret Net Studio 8. Ошибка создания директории

Secret Net Studio 8. Ошибка создания директории