Windows Server Update Services или WSUS предназначен для распространения обновлений внутри сети. Он позволит скачивать все пакеты для их установки на один сервер и распространять данные пакеты по локальной сети. Это ускорит процесс получения самих обновлений, а также даст администратору контроль над процессом их установки.

В данной инструкции мы рассмотрим пример установки и настройки WSUS на Windows Server 2012 R2.

Подготовка сервера

Установка роли сервера обновлений

Постустановка и настройка WSUS с помощью мастера

Ручная настройка сервера

Установка Microsoft Report Viewer

Конфигурирование сервера

Настройка клиентов

Групповой политикой

Реестром

Автоматическая чистка

Перед установкой

Рекомендуется выполнить следующие действия, прежде чем начать установку WSUS:

- Задаем имя компьютера.

- Настраиваем статический IP-адрес.

- При необходимости, добавляем компьютер в домен.

- Устанавливаем все обновления Windows.

Также нужно убедиться, что на сервере достаточно дискового пространства. Под WSUS нужно много места — в среднем, за 2 года использования, может быть израсходовано около 1 Тб. Хотя, это все условно и, во многом, зависит от количества программных продуктов, которые нужно обновлять и как часто выполнять чистку сервера от устаревших данных.

Установка роли

Установка WSUS устанавливается как роль Windows Server. Для начала запускаем Диспетчер серверов:

В правой части открытого окна нажимаем Управление — Добавить роли и компоненты:

На странице приветствия просто нажимаем Далее (также можно установить галочку Пропускать эту страницу по умолчанию):

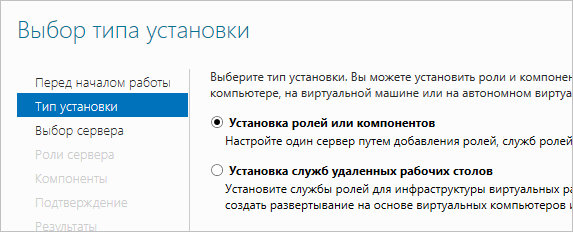

На следующей странице оставляем переключатель в положении Установка ролей или компонентов:

Далее выбираем сервер из списка, на который будем ставить WSUS:

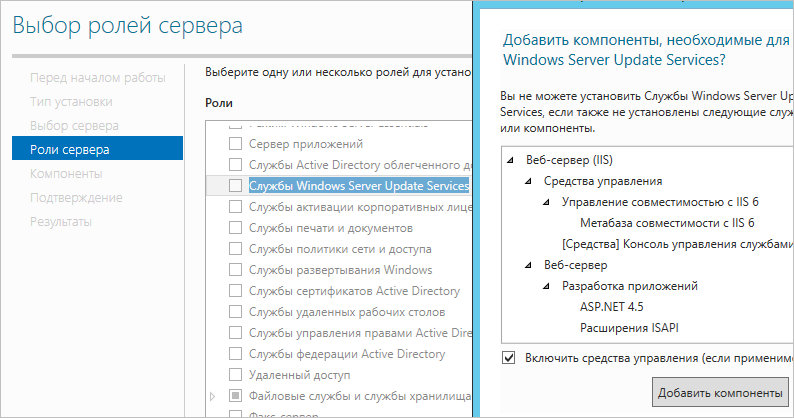

В окне «Выбор ролей сервера» ставим галочку Службы Windows Server Update Services — в открывшемся окне (если оно появится) нажимаем Добавить компоненты:

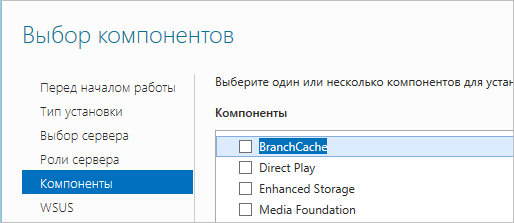

Среди компонентов оставляем все по умолчанию и нажимаем Далее:

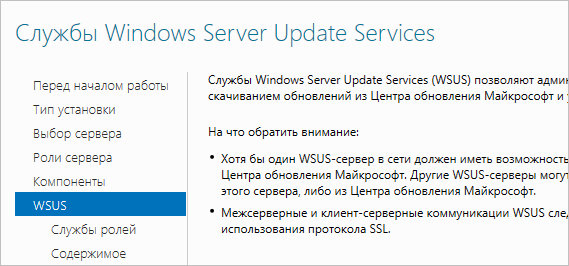

Мастер запустит предварительную настройку служб обновления — нажимаем Далее:

Среди ролей службы можно оставить галочки, выставленные по умолчанию:

Прописываем путь, где WSUS будет хранить файлы обновлений:

* в нашем примере был прописан путь C:WSUS Updates. Обновления нужно хранить на разделе с достаточным объемом памяти.

Запустится настройка роли IIS — просто нажимаем Далее:

Среди служб ролей оставляем все галочки по умолчанию и нажимаем Далее:

В последнем окне проверяем сводную информацию о всех компонентах, которые будут установлены на сервер и нажимаем Установить:

Процесс установки занимаем несколько минут. После завершения можно закрыть окно:

Установка роли WSUS завершена.

Первый запуск и настройка WSUS

После установки наш сервер еще не готов к работе и требуется его первичная настройка. Она выполняется с помощью мастера.

В диспетчере сервера кликаем по Средства — Службы Windows Server Update Services:

При первом запуске запустится мастер завершения установки. В нем нужно подтвердить путь, по которому мы хотим хранить файлы обновлений. Кликаем по Выполнить:

… и ждем завершения настройки:

Откроется стартовое окно мастера настройки WSUS — идем далее:

На следующей странице нажимаем Далее (при желании, можно принять участие в улучшении качества продуктов Microsoft):

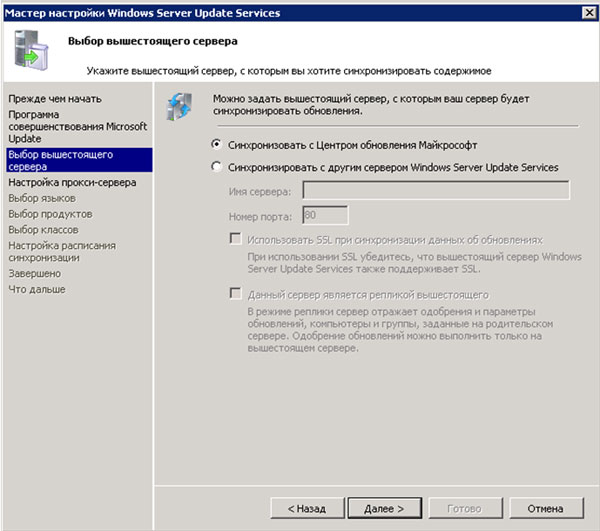

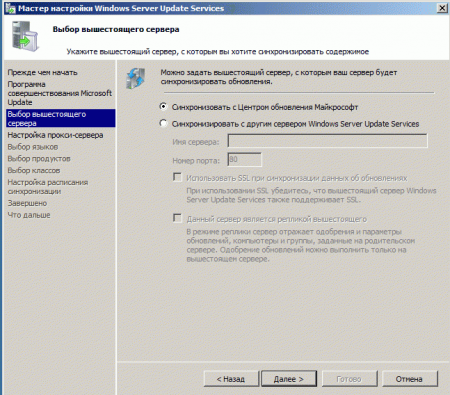

Далее настраиваем источник обновлений для нашего сервера. Это может быть центр обновлений Microsoft или другой наш WSUS, установленный ранее:

* в нашем примере установка будет выполняться из центра Microsoft. На данном этапе можно сделать сервер подчиненным, синхронизируя обновления с другим WSUS.

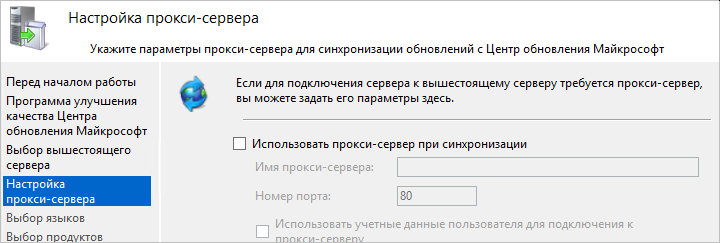

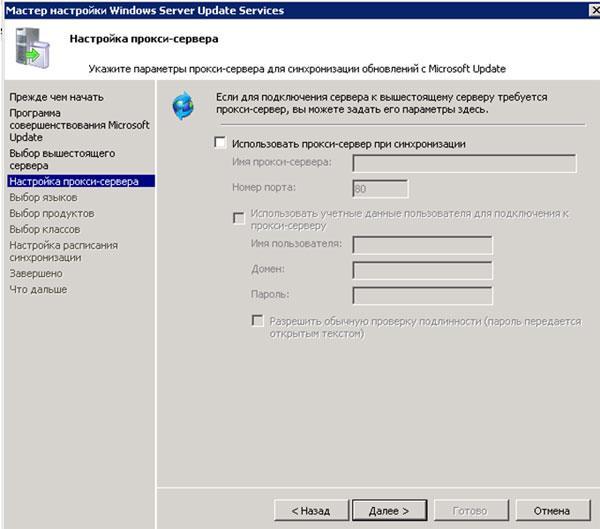

Если в нашей сети используется прокси-сервер, задаем настройки:

* в нашем примере прокси-сервер не используется.

Для первичной настройки WSUS должен проверить подключение к серверу обновлений. Также будет загружен список актуальных обновлений. Нажимаем Начать подключение:

… и дожидаемся окончания процесса:

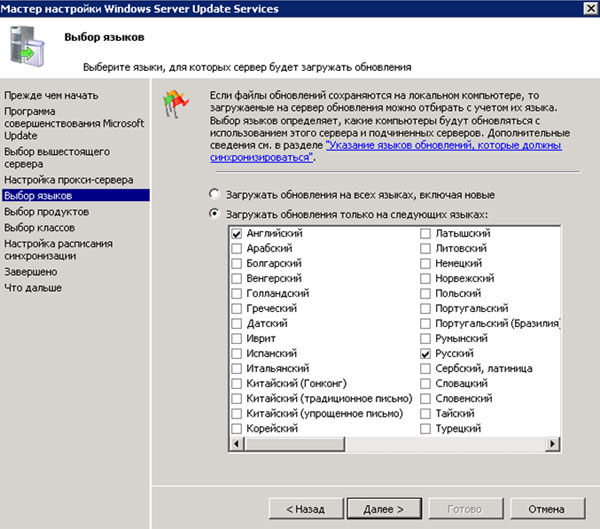

Выбираем языки программных продуктов, для которых будут скачиваться обновления:

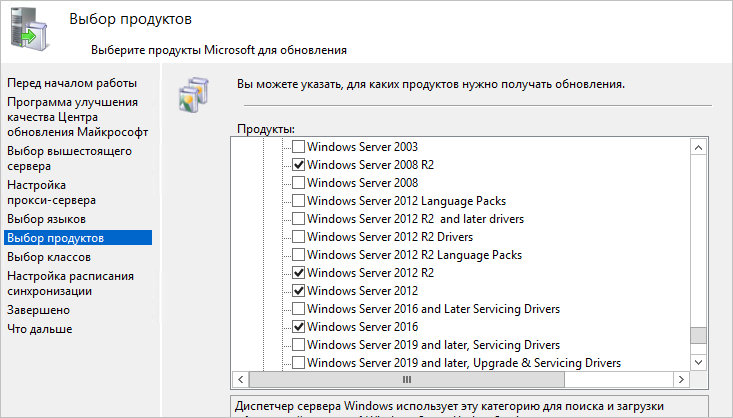

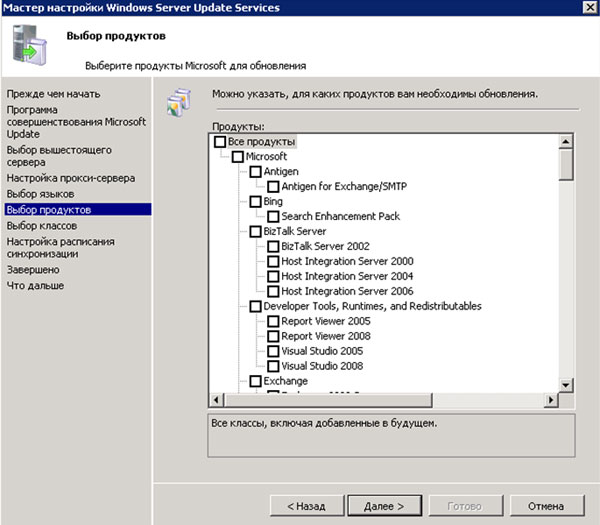

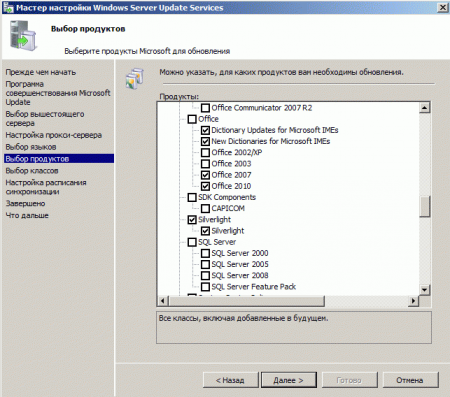

Внимательно проходим по списку программных продуктов Microsoft и выбираем те, которые есть в нашей сети, и для который мы хотим устанавливать обновления:

* не стоит выбирать все программные продукты, так как на сервере может не хватить дискового пространства.

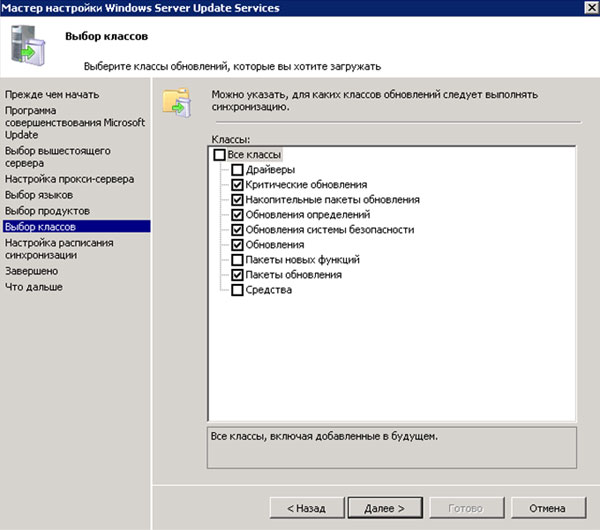

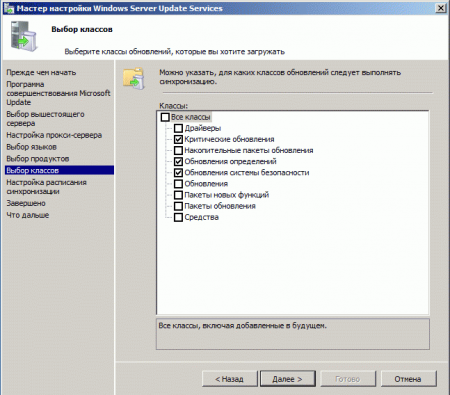

Выбираем классы обновлений, которые мы будем устанавливать на компьютеры:

* стоит воздержаться от установки обновлений, которые могут нанести вред, например, драйверы устройств в корпоративной среде не должны постоянно обновляться — желательно, чтобы данный процесс контролировался администратором.

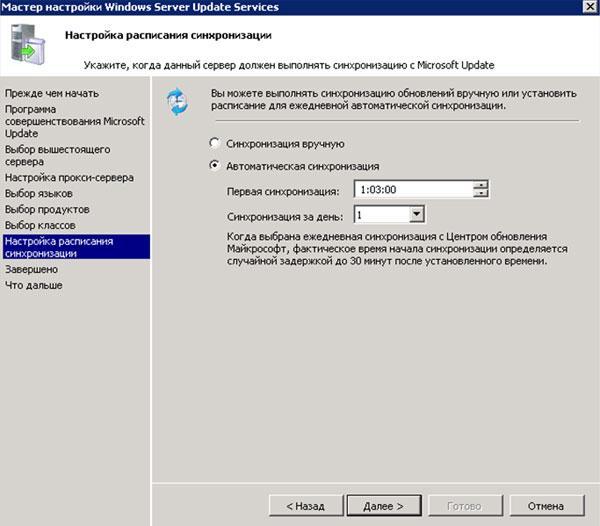

Настраиваем синхронизацию обновлений. Желательно, чтобы она выполнялась в автоматическом режиме:

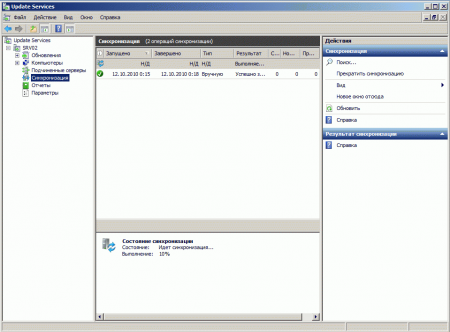

Мы завершили первичную настройку WSUS. При желании, можно установить галочку Запустить первоначальную синхронизацию:

После откроется консоль управления WSUS.

Завершение настройки сервера обновлений

Наш сервис установлен, настроен и запущен. Осталось несколько штрихов.

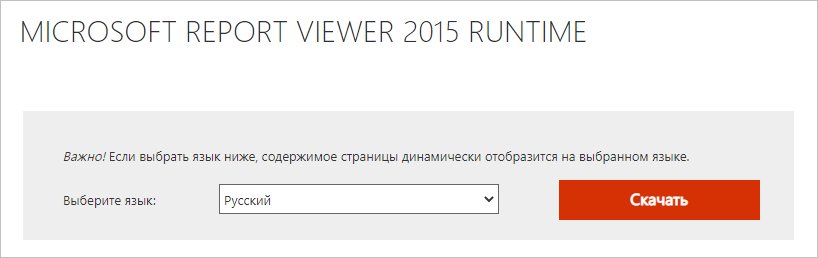

Установка Microsoft Report Viewer

Для просмотра отчетов, необходим компонент, который не ставится с WSUS. Для его установки нужно сначала зайти в установку ролей и компонентов:

… и среди компонентов на соответствующей странице выбираем .NET Framework 3.5:

Продолжаем установку и завершаем ее.

Для загрузки Microsoft Report Viewer переходим на страницу https://www.microsoft.com/ru-ru/download/details.aspx?id=45496 и скачиваем установочный пакет:

После выполняем установку приложения и перезапускаем консоль WSUS — отчеты будут доступны для просмотра.

Донастройка WSUS

Мастер установки предлагает выполнить большую часть настроек, но для полноценной работы необходимо несколько штрихов.

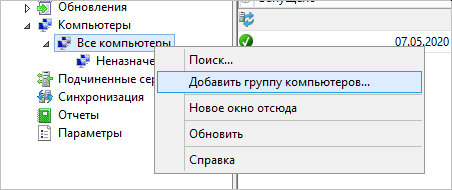

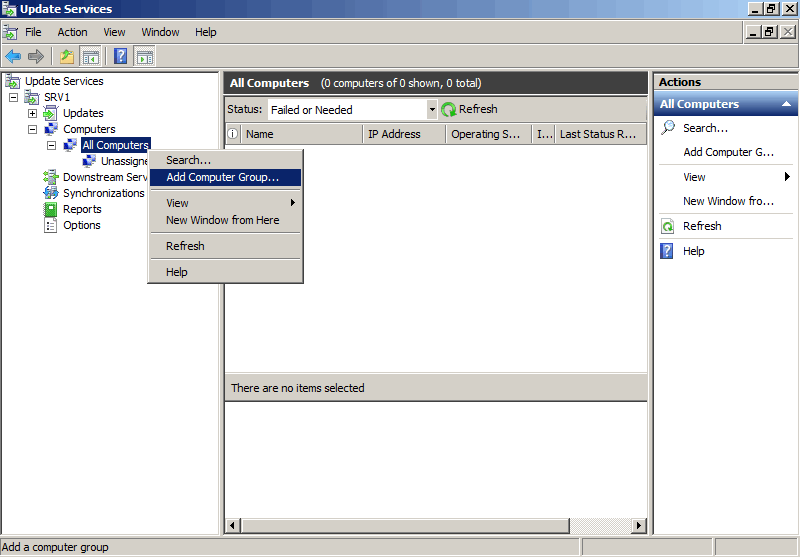

1. Группы компьютеров

При подключении новых компьютеров к серверу, они должны распределиться по группам. Группы позволят применять разные обновления к разным клиентам.

В консоли управления WSUS переходим в Компьютеры — кликаем правой кнопкой мыши по Все компьютеры и выбираем Добавить группу компьютеров…:

Вводим название для группы и повторяем действия для создания новой группы. В итоге получаем несколько групп, например:

2. Автоматические утверждения

После получения сервером обновлений, они не будут устанавливаться, пока системный администратор их не утвердит для установки. Чтобы не заниматься данной работой в ручном режиме, создадим правила утверждения обновлений.

В консоли управления WSUS переходим в раздел Параметры — Автоматические утверждения:

Кликаем по Создать правило:

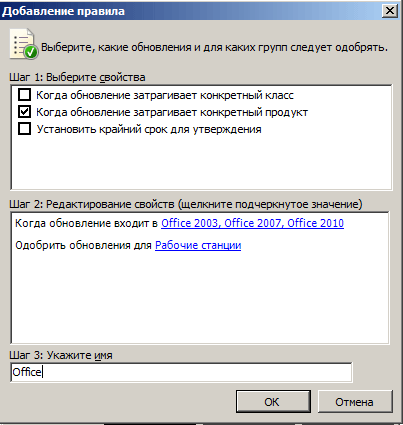

У нас есть возможность комбинировать условия, при которых будут работать наши правила. Например, для созданных ранее групп компьютеров можно создать такие правила:

- Для тестовой группы применять все обновления сразу после их выхода.

- Для рабочих станций и серверов сразу устанавливать критические обновления.

- Для рабочих станций и серверов применять обновления спустя 7 дней.

- Для серверов устанавливать обновления безопасности по прошествии 3-х дней.

3. Добавление компьютеров в группы

Ранее, нами были созданы группы компьютеров. После данные группы использовались для настройки автоматического утверждения обновлений. Для автоматизации работы сервера осталось определить, как клиентские компьютеры будут добавляться в группы.

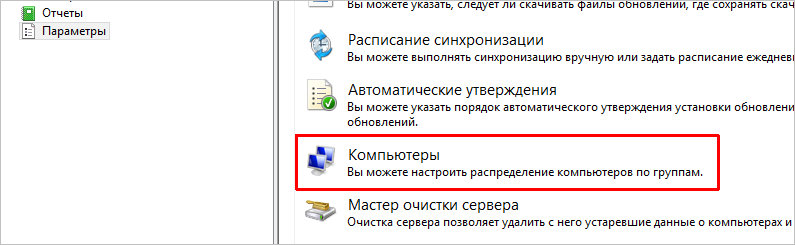

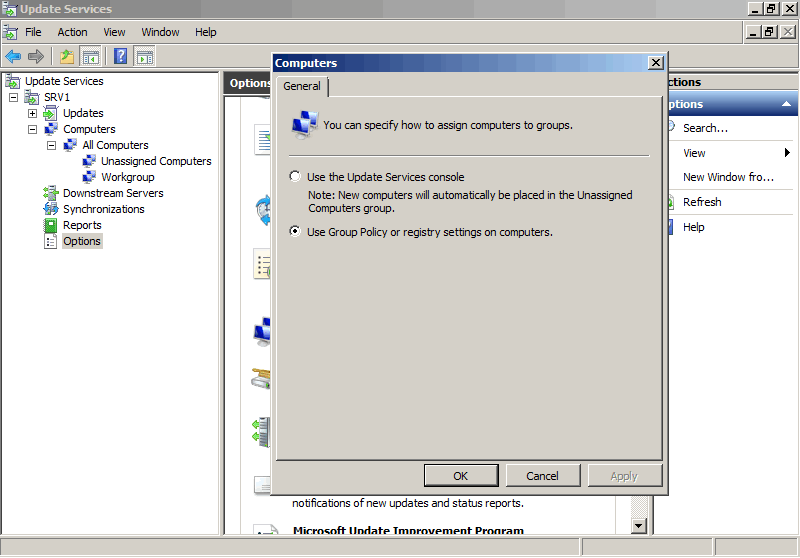

В консоли WSUS переходим в Параметры — Компьютеры:

Если мы хотим автоматизировать добавление компьютеров в группы, необходимо установить переключатель в положение Использовать на компьютерах групповую политику или параметры реестра:

Настройка клиентов

И так, наш сервер готов к работе. Клиентские компьютеры могут быть настроены в автоматическом режиме с помощью групповой политики Active Directory или вручную в реестре. Рассмотрим оба варианта. Также стоит отметить, что, как правило, проблем совместимости нет — WSUS сервер на Windows Server 2012 без проблем принимает запросы как от Windows 7, так и Windows 10. Приведенные ниже примеры настроек являются универсальными.

Групповая политика (GPO)

Открываем инструмент настройки групповой политики, создаем новые политики для разных групп компьютеров — в нашем примере:

- Для тестовой группы.

- Для серверов.

- Для рабочих станций.

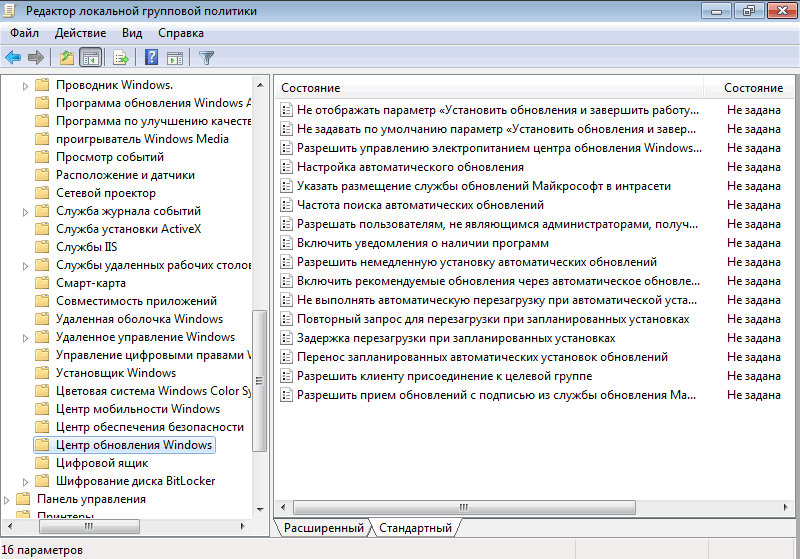

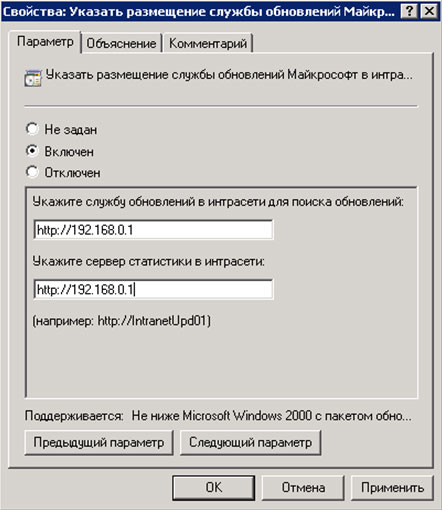

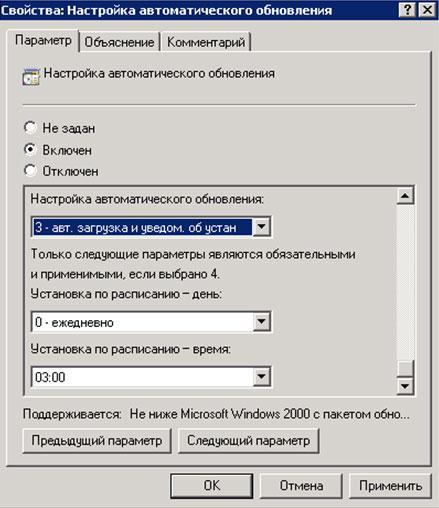

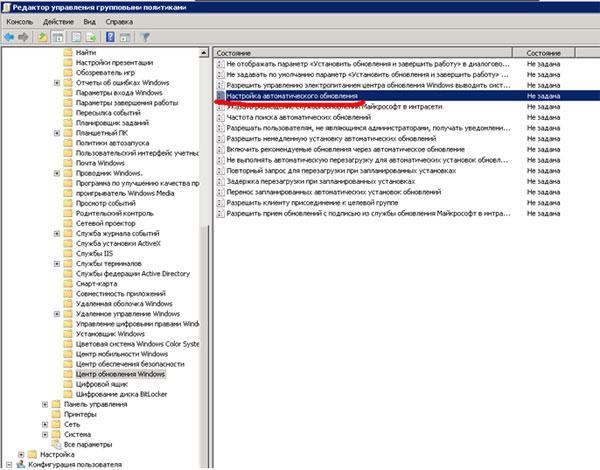

Создаем GPO для соответствующих организационных юнитов. Открываем данные политики на редактирование и переходим по пути Конфигурация компьютера — Политики — Административные шаблоны — Компоненты Windows — Центр обновления Windows. Стоит настроить следующие политики:

| Название политики | Значение | Описание |

|---|---|---|

| Разрешить управлению электропитанием центра обновления Windows выводить систему из спящего режима для установки запланированных обновлений | Включить | Позволяет центру обновления выводить компьютер из спящего режима для установки обновлений. |

| Настройка автоматического обновления | Включить. Необходимо выбрать вариант установки, например, автоматическую. Также задаем день недели и время установки. Для серверов рекомендуется не устанавливать обновления автоматически, чтобы избежать перезагрузок. |

Позволяет определить, что нужно делать с обновлениями, как именно их ставить и когда. Обратите внимание, что Microsoft большую часть обновлений выпускает во вторник — используйте эту информацию, чтобы задать наиболее оптимальное время установки. |

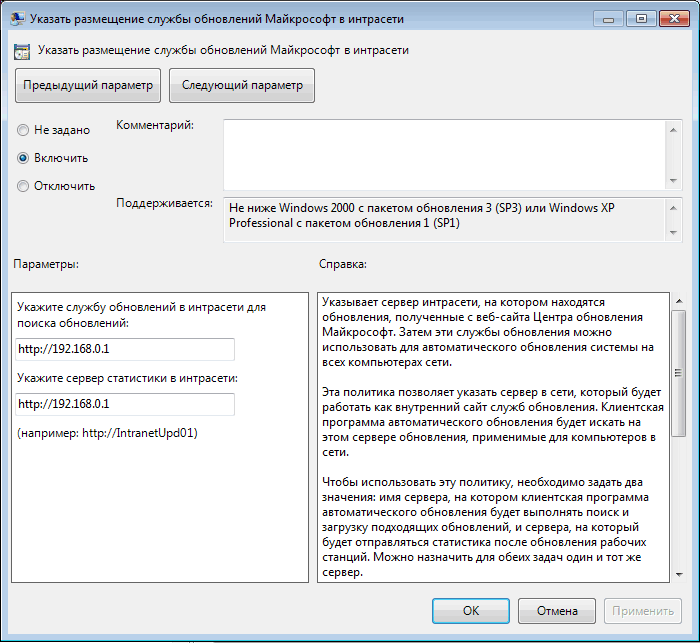

| Указать размещение службы обновлений Microsoft в интрасети | Включить. Указать адрес сервера в формате веб ссылки, например, http://WSUS-SRV:8530 * |

Настройка говорит клиентам, на каком сервере искать обновления. |

| Разрешать пользователям, не являющимся администраторами получать уведомления об обновлениях | Включить | Позволяет предоставить информацию об устанавливаемых обновлениях всем пользователям. |

| Не выполнять автоматическую перезагрузку, если в системе работают пользователи | Включить | Позволит избежать ненужных перезагрузок компьютера во время работы пользователя. |

| Повторный запрос для перезагрузки при запланированных установках | Включить и выставить значение в минутах, например, 1440 | Если перезагрузка была отложена, необходимо повторить запрос. |

| Задержка перезагрузки при запланированных установках | Включить и выставить значение в минутах, например, 30 | Дает время перед перезагрузкой компьютера после установки обновлений. |

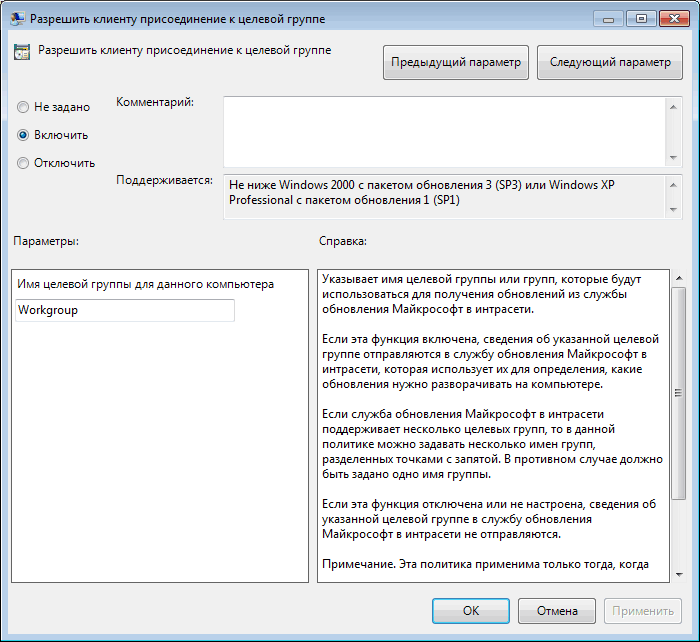

| Разрешить клиенту присоединяться к целевой группе | Включить и задать значение созданной в WSUS группе компьютеров: — Рабочие станции — Серверы — Тестовая группа |

Позволяет добавить наши компьютеры в соответствующую группу WSUS. |

* 8530 — сетевой порт, на котором по умолчанию слушает сервер WSUS. Уточнить его можно на стартовой странице консоли управления WSUS.

Ждем применения политик. Для ускорения процесса некоторые компьютеры можно перезагрузить вручную.

Настройка клиентов через реестр Windows

Как говорилось выше, мы можем вручную настроить компьютер на подключение к серверу обновлений WSUS.

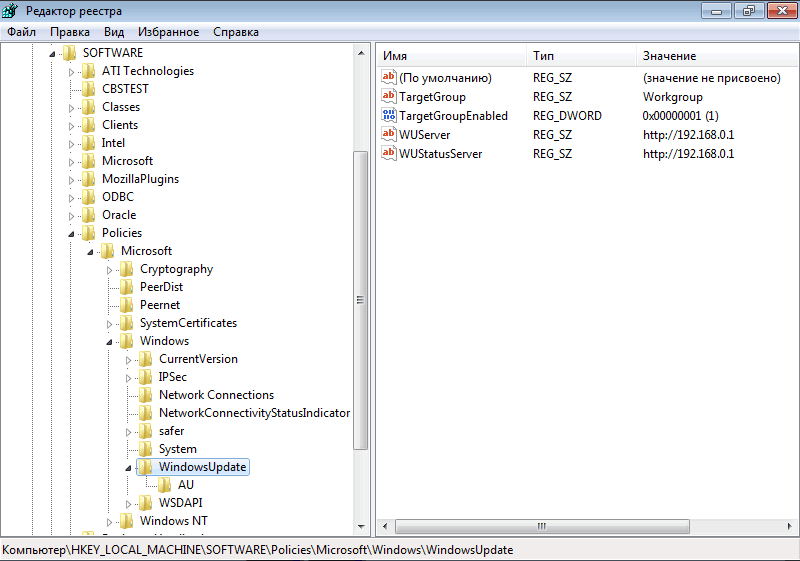

Для этого запускаем редактор реестра и переходим по пути: HKEY_LOCAL_MACHINESOFTWAREPolicesMicrosoftWindowsWindowsUpdate. Нам необходимо создать следующие ключи:

- WUServer, REG_SZ — указывает имя сервера, например, http://WSUS-SRV:8530

- WUStatusServer, REG_SZ — указывает имя сервера, например, http://WSUS-SRV:8530

- TargetGroupEnabled, REG_DWORD — значение 1

- TargetGroup, REG_DWORD — значение целевой группы, например, «Серверы».

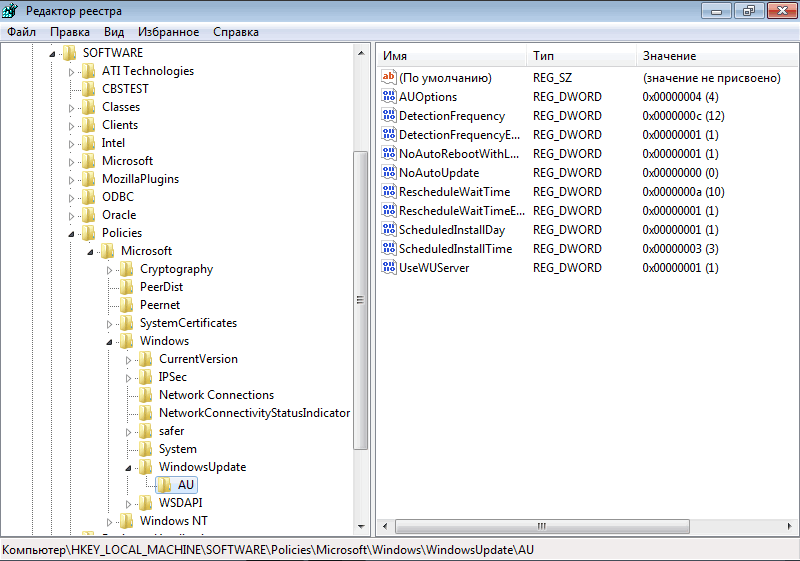

Теперь переходим в раздел реестра HKEY_LOCAL_MACHINESOFTWAREPolicesMicrosoftWindowsWindowsUpdateAU. Если он отсутствует, создаем вручную. После нужно создать ключи:

- AUOptions, REG_DWORD — значение 2

- AutoInstallMinorUpdates, REG_DWORD — значение 0

- NoAutoUpdate, REG_DWORD — значение 0

- ScheduledInstallDay, REG_DWORD — значение 0

- ScheduledInstallTime, REG_DWORD — значение 3

- UseWUServer, REG_DWORD — значение 1

После перезагружаем компьютер. Чтобы форсировать запрос к серверу обновлений, на клиенте выполняем команду:

wuauclt.exe /detectnow

Автоматическая чистка WSUS

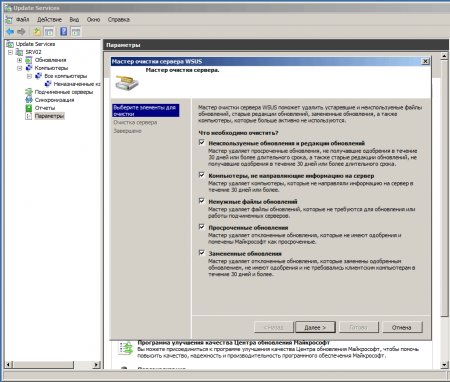

Как говорилось ранее, сервер WSUS очень требователен к дисковому пространству. Поэтому удаление устаревшей информации является критически важным этапом его администрирования.

Саму чистку можно сделать в панели управления сервером обновления в разделе Параметры — Мастер очистки сервера.

Также можно воспользоваться командлетом в Powershell Invoke-WsusServerCleanup — целиком команда будет такой:

Get-WSUSServer | Invoke-WsusServerCleanup -CleanupObsoleteComputers -CleanupObsoleteUpdates -CleanupUnneededContentFiles -CompressUpdates -DeclineExpiredUpdates -DeclineSupersededUpdates

Для автоматизации чистки создаем скрипт с расширением .ps1 и создаем задачу в планировщике. Чистку стоит делать раз в неделю.

Каждый администратор осознает важность своевременных обновлений, особенно если это касается критических обновлений безопасности. Однако с ростом сети и увеличением числа программных продуктов это становится весьма непростой задачей. Значит самое время развернуть WSUS (Windows Server Update Services

) — локальный сервер обновлений в вашей сети.

Этим вы убьете сразу несколько зайцев: значительно уменьшите загрузку канала и потребляемый интернет трафик, а также получите в руки мощный инструмент для контроля и управления процессом обновлений. Отныне все локальные ПК будут обновляться с вашего сервера и устанавливать только выбранные вами обновления.

Приступим. Перед установкой WSUS следует подготовить сервер, мы будем использовать Windows Server 2008 R2, однако с небольшими поправками все сказанное будет справедливо для других версий Windows Server. Что нам понадобится:

- IIS 6 или выше,

- .NET Framework 2.0 или выше,

- Report Viewer Redistributable 2008

, - SQL Server 2005 SP2 Express

или выше.

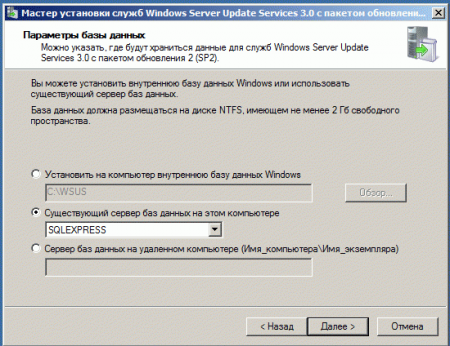

WSUS может хранить обновления в собственной БД или использовать SQL-сервер, последнее более предпочтительно с точки зрения производительности. Если в вашей сети уже развернут SQL-сервер можно использовать его, иначе вполне подойдет бесплатный SQL Express.

Получить все необходимые компоненты можно на сайте Microsoft:

При скачивании обращаем внимание на разрядность, для 64-битной ОС скачиваем 64-битные версии продуктов.

Пока идет скачивание добавим роли сервера. Нам понадобятся Веб-сервер (IIS)

и Сервер приложений

(в предыдущих версиях Windows Server установите.NET Framework). Сервер приложений устанавливается со значениями по умолчанию, а в Веб-сервере необходимо добавить следующие опции:

- ASP.NET

- Windows — проверка подлинности

- Сжатие динамического содержимого

- Совместимость управления IIS6

Добавив необходимые роли, установим Report Viewer и SQL Server c параметрами по умолчанию. Все готово, можно устанавливать WSUS.

Запустив инсталлятор, выбираем установку сервера и консоли администрирования, папку установки. В параметрах базы данных указываем наш SQL-сервер. Остальные настройки можно оставить по умолчанию.

Сразу после установки запустится мастер начальной настройки. Все опции довольно просты и понятны. В параметрах синхронизации указываем откуда наш сервер будет получать обновления: с сервера Microsoft или с другого WSUS сервера. Последний вариант следует использовать если вам требуется развернуть дополнительный сервер обновлений, например, для филиала. В этом случае подчиненный сервер будет получать только одобренные вами обновления.

На следующей закладке, при необходимости, указываем параметры прокси-сервера, и выполняем первичное подключение. Будет загружена информация от вышестоящего сервера: списки продуктов, типов обновлений и т.д.

При выборе продуктов не жадничайте, указывайте только то, что вам реально нужно, впоследствии вы всегда сможете изменить данный список.

На следующей странице укажите какие классы обновлений вы хотели бы получать, здесь все зависит от политики обновлений на вашем предприятии. Следует помнить, что обновления драйверов и пакеты новых функций крайне не рекомендуется разворачивать автоматически, без предварительного тестирования. Если у вас нет возможности этим заниматься, то указывать эти классы вам ни к чему.

Не забудьте также задать расписание для синхронизации с вышестоящим сервером. На этом первоначальная настройка закончена.

Открыв консоль (доступна в меню Администрирование), первым делом запустите ручную синхронизацию, чтобы скачать все имеющиеся на сегодняшний день обновления для выбранных продуктов. В зависимости от того, чего и сколько вы выбрали при настройке, а также скорости вашего подключения это может занять продолжительное время.

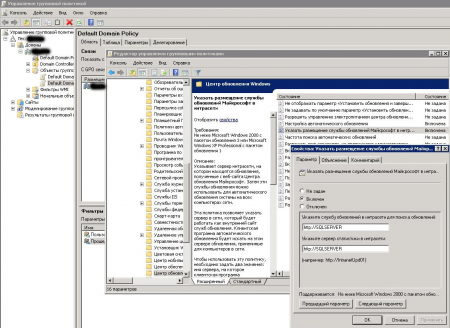

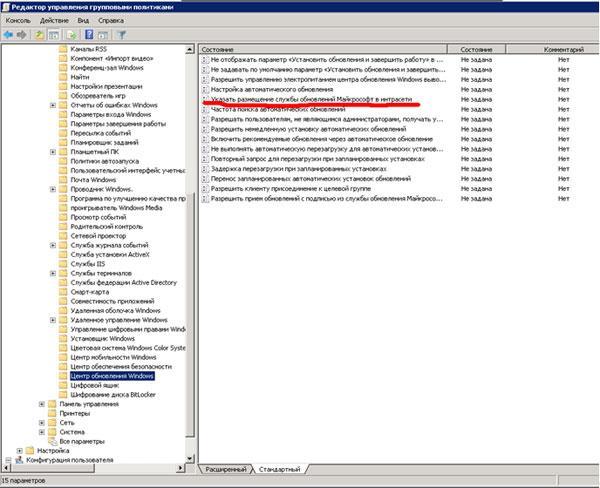

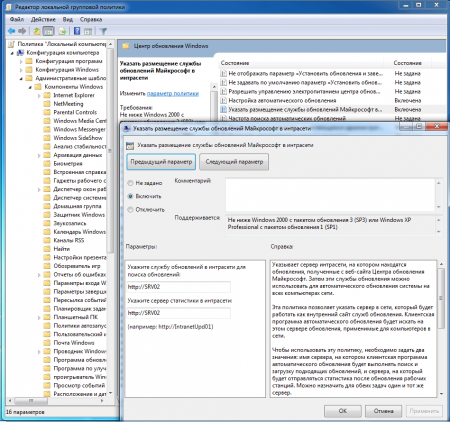

Пока идет синхронизация займемся настройкой клиентских ПК. Если у вас развернута Active Directory это можно сделать с помощью групповых политик. Откройте Управление групповой политикой

, выберите необходимый объект и щелкнув правой кнопкой мышки нажмите Изменить

. В открывшемся окне выберите Конфигурация компьютера — Политики — Административные шаблоны — Центр обновления Windows

. Нас интересует параметр Указать размещение службы обновлений Microsoft в интрасети

. Переводим его в положение Включено

и указываем путь к нашему WSUS серверу в виде http:\ИМЯ_СЕРВЕРА

.

Также советуем настроить опцию Настройка автоматического обновления

, которая полностью повторяет аналогичную настройку на клиентских ПК. Через некоторое время, необходимое для обновления групповых политик, компьютеры вашей сети начнут подключаться к серверу и получать обновления.

Если ваша сеть имеет одноранговую структуру, то вам придется настраивать каждый ПК в отдельности. Делается это через Редактор локальной групповой политики

(Пуск — Выполнить — gpedit.msc), сам процесс настройки полностью аналогичен вышеописанному.

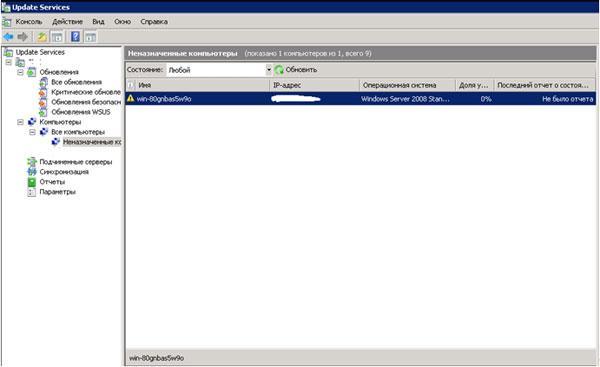

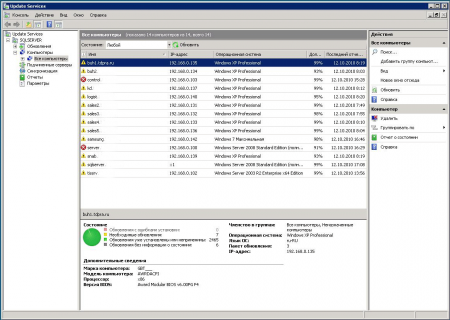

Контролировать количество ПК и их статус вы можете в разделе Компьютеры

консоли администрирования.

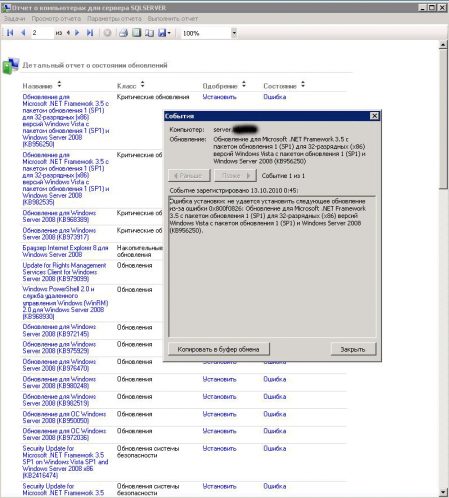

Информации вполне достаточно, чтобы быстро оценить общую ситуацию и обратить внимание на проблемные места. Красные крестики указывают на то, что на данных ПК произошли ошибки в обновлении, с каждым таким случаем надо разбираться в отдельности. По каждому обновлению формируется детальный отчет, содержащий все необходимые для анализа проблемы данные.

Также рекомендуем разбить ПК на группы, для каждой группы можно назначить свою политику обновлений. Так в отдельную группу можно выделить сервера, для которых автоматически устанавливать только критические обновления безопасности.

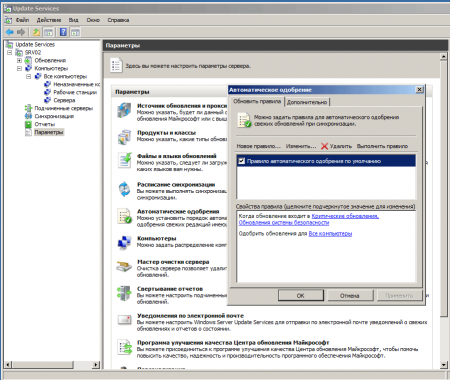

Вот мы и подошли к еще одной важной настройке сервера — автоматическом одобрении. Клиентские ПК могут получать только одобренные обновления, но каждый раз делать все вручную нереально, поэтому часть обновлений можно одобрять автоматически. Откроем Параметры — Автоматические одобрения

и активируем уже имеющуюся там политику, которая позволяет автоматически устанавливать критические обновления и обновления безопасности.

Здесь вы можете создавать свои правила и назначать их любой группе ПК. Например мы создали правило: автоматически одобрять все обновления MS Office группы Рабочие станции.

В качестве обслуживания сервера стоит время от времени (где-то раз в месяц) проводить очистку сервера. Это позволит избежать черезмерного увеличения размеров базы за счет удаления невостребованных, уже не нужных и неодобренных вами обновлений.

На этой ноте мы и закончим наше повествование, материал данной статьи позволит вам быстро развернуть и сделать базовые настройки сервера обновлений. С задачей тонкой настройки вы должны без труда справиться самостоятельно.

-

Теги:

Please enable JavaScript to view the

Установка обновлений и патчей является очень важной составной частью обеспечения безопасности. Для всех специалистов по информационной безопасности основной необходимостью является мониторинг, анализ и устранение уязвимостей программного обеспечения. Компания Microsoft предоставляет бесплатную возможность использования сервиса обновлений своих программных продуктов в течение всего времени поддержки программного продукта. Необходимые обновления доступны через сеть интернет всем пользователям программных продуктов.

Применение обновлений к корпоративной среде требует дополнительных механизмов управления. Microsoft предлагает использовать в корпоративной среде мощный бесплатный продукт Windows Server Update Services (WSUS), который позволяет экономить трафик в сети Интернет, централизованно управлять обновлениями для серверов и рабочих станций.

В данной статье будет рассмотрен опыт установки и обслуживания WSUS в корпоративной среде, который позволит новичкам избежать ряда «подводных камней».

Установка WSUS

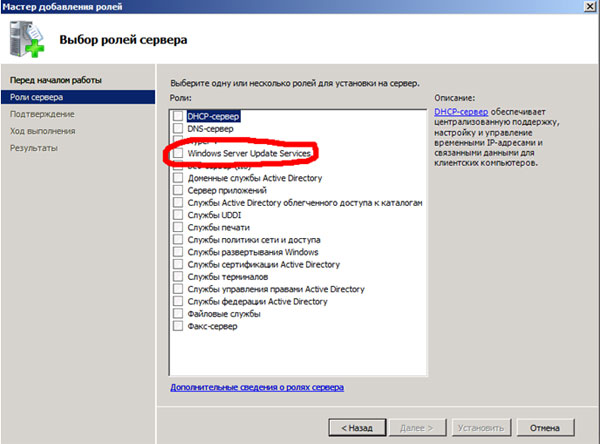

В рамках ОС Windows Server 2008 существует роль сервера Windows Server Update Services(рис. 1).

Для Windows Server 2003 следующие системные требования к установке WSUS 3.0 SP1:

Операционная система: Windows Server 2003 SP1 и выше.

Дополнительные роли сервера: IIS 6.0 и выше

Дополнительные обновления ОС: Microsoft .NET Framework 2.0, Microsoft Management Console 3.0.

Дополнительные программы: Microsoft Report Viewer, SQL Server 2005 SP1 (Служба WSUS способна установить внутреннюю службу Windows Internal Database).

Несмотря на то, что служба практически не требовательна к процессору и оперативной памяти, ей необходима изрядная доля дискового пространства. Желательно 40 Гб и более. В конечном итоге, размер занимаемого дискового пространства будет зависит от количества продуктов, которые необходимо обновлять, и количества требуемых обновлений в инфраструктуре.

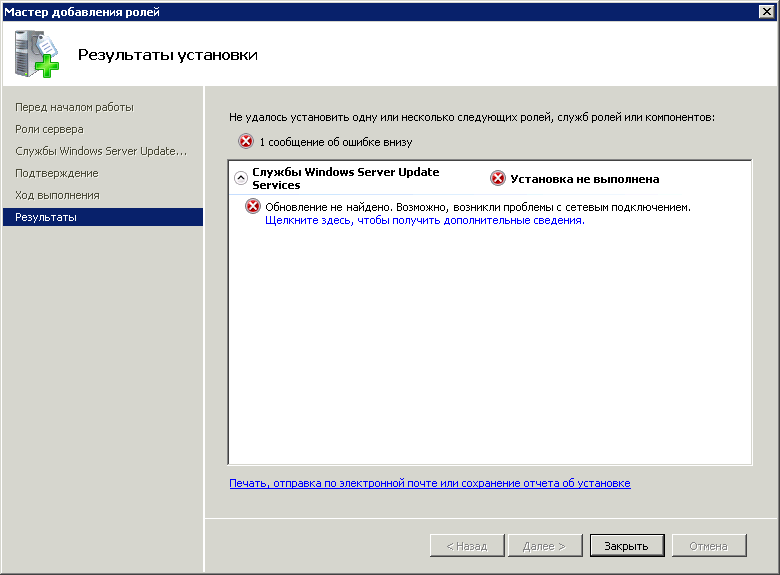

Если при установке сервер не удовлетворяет системным требования, то появится окно предупреждения, в котором будет описано что необходимо установить (рис. 2).

Настройка сервера WSUS

Для нормальной работы сервера необходимо указать ряд параметров, которые делаются с помощью «Мастер настройки Windows Server Update Services»

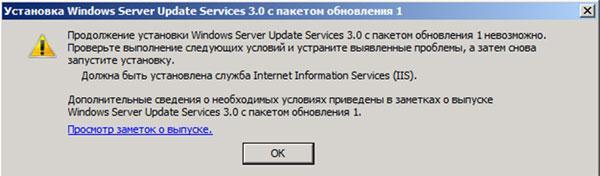

В окне «Выбор вышестоящего сервера» необходимо указать пункт «Синхронизировать с Центром обновлений Майкрософт» (рис. 3).

При применении к корпоративной среде прокси-сервера в окне «Настройка прокси-сервера» необходимо указать IP адрес, номер порта и параметры аутентификации на прокси-сервере(рис. 4).

В окне «Выбор языков» необходимо выбрать пункт «Загружать обновления только на следующих языках» обязательно выбрать «Английский». Выбор остальных языков необходимо делать исходя из систем, установленных в компании, обычно ещё добавляют «Русский» (рис. 5). Нет необходимости выбирать «Загружать обновления на всех языках, включая новые», так как это увеличит количество обновлений, хранящихся на дисковом пространстве.

В окне «Выбор продуктов» необходимо указать продукты, установленные в рамках корпоративной среды. ВНИМАНИЕ! Никогда не устанавливаете все продукты, так как это может привести к увеличению размера хранимых обновлений, при этом обновления не будут использоваться. Необходимо методично и последовательно выбрать только те продукты которые используются в рамках корпоративной среды (рис. 6).

В окне «Выбор классов» необходимо указать только те классы которые требуют обновлений. Так как указание лишних классов в значительной степени увеличивает размер хранимых обновлений (рис. 7).

В окне «Настройка расписания синхронизации» необходимо выбрать время синхронизации (рис. 8). В рамках WSUS синхронизации не предполагает загрузку обновлений. В данном случае синхронизация будет производить только обновление информации с сервера Центра обновлений Майкрософт»

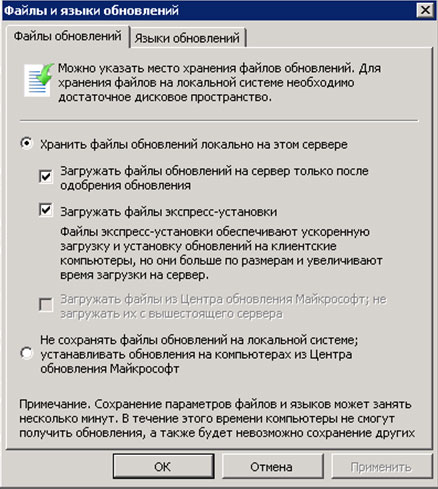

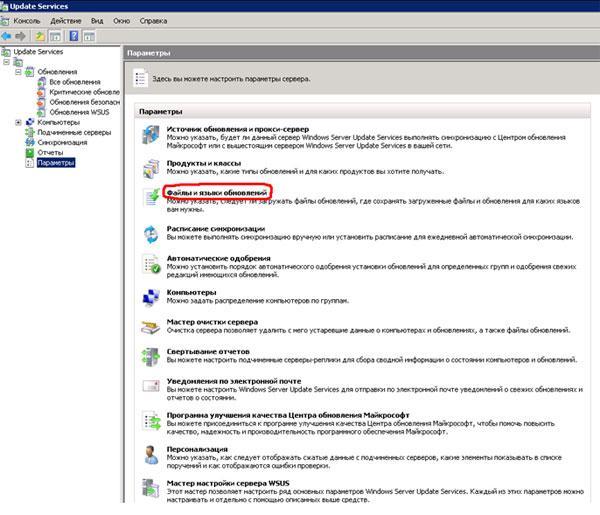

После первой синхронизации необходимо открыть консоль WSUS и выбрать «Параметры». В «Параметры» открыть пункт «Файлы и языки обновлений» (рис. 9)

Во вкладке «Файлы обновлений» окна «Файлы и языки обновлений» необходимо указать каким образом будет осуществляться хранение файлов обновлений. Так как мы хотим уменьшить размер Интернет трафика, то необходимо выбрать «Хранить файлы обновлений локально на этом сервере» и ОБЯЗАТЕЛЬНО! выбираем пункты «загружать файлы обновлений на сервер только после одобрения обновления» и «Загружать файлы экспресс – установки» (рис. 10). Пункт «Загружать файлы обновлений на сервер только после одобрения обновления» необходим, так как по умолчанию сервер загрузить ВСЕ обновления, которые он посчитает необходимым для выбранных продуктов. Однако так как с течением времени очень многие обновления аккумулируются в Service Pack, то вероятнее всего они не будут нужны и займут дисковое пространство.

После всех настроек необходимо добавить компьютеры в службу WSUS.

Добавление компьютеров в службу WSUS

Если у Вас есть домен, то достаточно в его групповой политике прописать службу WSUS и выбрать правила обновления компьютеров.

Это делается следующим образом «Пуск – Администрирование – Управление групповой политикой

». Выбираем ту политику, которая действует в домене (по умолчанию Default Group Policy). Кликаем правой кнопкой и выбираем «Изменить».

В окне «Редактор управления групповыми политиками» заходим «Конфигурация компьютера – Политики – Административные шаблоны – Компоненты Windows – Центр обновления Windows

». Выбираем пункт «Указать размещение службы обновлений в Интрасети » (рис. 11)

В окне «Свойства: Указать размещение службы обновлений в Интрасети» указываем параметр «Включен» и в строке «Укажите службу обновление в интрасети для поиска обновлений» прописываете строку вида: http:// [ip адрес или DNS имя сервера обновления в сети

]. Копируете адрес в окно «Укажите сервер статистики в интрасети» (рис. 12). В рамках редактора групповой политики есть подсказки в окне объяснений (рис. 12).

Также необходимо определить политику обновлений. Это делается через пункт «Настройка автоматических обновлений» (рис. 13)

В окне «Свойства: Настройка автоматических обновлений» указываем параметр «Включен» и параметры «Настройка автоматического обновления», «Установка по расписанию – день», «Установка по расписанию – время». В окне «Объяснение» есть описание всех параметров для серверов и желательно устанавливать параметр «2 –уведомления о загрузке и установке», что позволит администраторам выбирать время установки обновлений на сервера(рис. 14).

Если в рамках инфраструктуры присутствуют рабочие места которые не входят в состав домена (например мобильные рабочие места), но служба обновлений для этих рабочих мест необходима, то существует возможность указания этой службы в «Локальной политике безопасности».

В командной строке набираем gpedit.msc и проделываем те же операции, которые были описаны выше для групповой политики в домене.

Через некоторое время компьютер появится в окне «Компьютеры – Все компьютеры – Не назначенные компьютеры

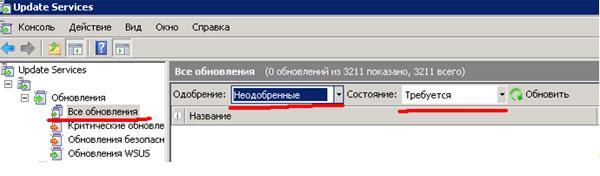

» при «Состояние: Любой» (рис. 15).

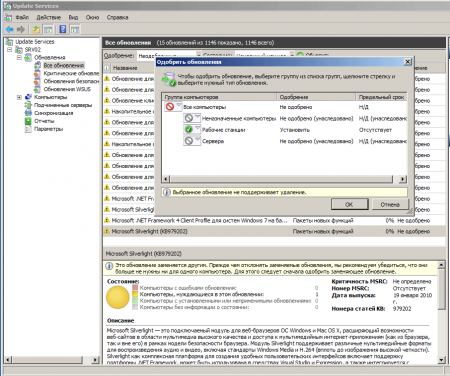

Управление обновлениями

Для того чтобы увидеть и одобрить необходимые обновления нужно в «Обновления – Все обновления» выбрать следующие пункты фильтра: «Одобрение: Неодобренные» и Состояние: Требуется» и нажать «Обновить»(рис. 16). ВНИМАНИЕ! для проверки необходимых обновлений всегда обращайте внимание, чтобы настройки фильтра стояли в положениях «Одобрение: Неодобренные» и Состояние: Требуется», иначе вы рискуете загрузить ненужные вам обновления, или не загрузить их вообще. В случае, если фильтр в настройках «Одобрение: Неодобренные» и Состояние: Требуется» показал пустое поле, то все необходимые обновления для компьютеров уже одобрены и находятся на сервере.

После одобрения на компьютере через какое-то время появятся обновления согласно правилам, настроенным в политике безопасности.

Достаточно часто существует необходимость принудительной проверки обновлений на сервере обновлений со стороны компьютера. Для этого существует программа wuauclt.exe

, которая запускается через командную строку. Для проверки обновлений её необходимо запускать с ключом /detectnow

(wuauclt.exe /detectnow

). Для посылки отчета о состоянии (очень часто необходимо при первом подключении к серверу обновлений) необходимо запускать с ключом /reportnow

(wuauclt.exe /reportnow

).

Господа, удачных вам обновлений!

Васильев Денис

Для снижения трафика в территориально распределенных сетях больших компаний рекомендуется использовать сценарий установки сервера обновлений wsus

с поддержкой первичного и нескольких подчиненных серверов. Данный сценарий позволяет значительно снизить нагрузку на каналы передачи данных, использовать централизованную точку управления обновлениями и отчетами.

Архитектура решения

Имеется центральный офис и несколько территориально распределенных площадок связанных между собой виртуальными частными каналами (VPN). Site A является центральным сайтом, который осуществляет загрузку обновлений и раздачу подчиненным сайтам (Site B, Site C). Подчиненные сервера отправляют на центральный сайт всю информацию о состоянии своих клиентов. В качестве сервера базы данных будем использовать выделенный сервер MS SQL сервер.

Реализация

На территории центрального офиса развернем Windows Server 2012 R2

с ролью служба Windows Server Update Service

(WSUS), для этого в диспетчере серверов необходимо выбрать установку роли и компоненты

.

Тип установки: установка ролей или компонентов.

Выберем локальный сервер, на котором разворачиваем роль WSUS сервера.

Установим галку напротив службы Windows Server Update Service.

Добавим необходимые компоненты.

На этапе выбор компонентов необходимо отказаться

от установки внутренней базы данных Windows.

Удалим компоненты.

На скриншоте ниже, мы видим, что компонент внутренняя база данных Windows

не будет установлена. Нажимаем Далее.

На экране службы ролей предлагается на выбор две базы данных. Одна из них WID Database и База данных. WID Database не что иное, как Windows Internal Database

— один из вариантов SQL Server Express 2005, входящий в состав Windows Server 2008, а также поставляемый с некоторыми другими бесплатными продуктами Microsoft. Так как мы, согласно нашей архитектуре, планируем использовать внешнюю базу выберем База данных.

Укажем путь к папке в которой будем хранить скаченные обновления и патчи.

На этапе экземпляр БД

укажем адрес SQL сервера и нажмем клавишу проверка подключения.

Если проверка завершится удачно, о чем будет свидетельствовать сообщение Подключение к серверу успешно выполнено,

вы сможете продолжить Далее.

Дополнительных настроек или установки компонентов служба ролей Веб-сервер

не требует, поэтому просто нажмем Далее.

Насладимся процессом установки……

После чего нажмем кнопку Закрыть.

И перейдем к настройке

первичного сервера обновлений

. Для этого откроем средства, и из выпадающего списка выберем служба Windows Server Update Service.

Для завершения установки необходимо указать экземпляр базы данных и путь к каталогу обновлений.

После завершения послеустановочных задач откроется мастер настройки Windows Server Update Services.

Подробный процесс настройки описан в , нас же интересует настройка подчиненных серверов.

Настройка подчиненного сервера

Для подключения подчиненного сервера wsus к первичному серверу, необходимо запустить мастер настройки сервера и в мастере, в разделе выбор вышестоящего сервера

указать имя главного сервера. Согласно рекомендации Microsoft указать использовать SSL при синхронизации и отметить что данный сервер является репликой.

В результате этих настроек, дополнительные параметры мастера станут неактивными и все управление обновлениями, группами компьютеров перейдет на вышестоящий сервер. Проделаем аналогичную процедуру для остальных подчиненных серверов.

Запустите синхронизацию данных, по окончании которой на подчиненный сервер будут загружены все одобренные на вышестоящем сервер обновления

, а так же группы компьютеров.

Итог

В сценарии, когда вы используете вышестоящий сервер и несколько подчиненных серверов, все действия по одобрению обновлений, их отзыву, созданию групп компьютеров осуществляются на вышестоящем сервере, что в значительной мере сокращается затрачиваемое время на обслуживание WSUS серверов

. Так же вы получаете централизованное управление обновлениями и отчетами, так как подчиненные сервера отправляют все данные на вышестоящий сервер.

И/или программного обеспечения, установленного на дочерних терминалах, с относительно недавнего времени может выполняться при помощи специального инструмента, получившего сокращенное название в виде аббревиатуры WSUS. Что это такое? По сути, данное программное обеспечение представляет собой уникальный релиз, позволяющий отказаться от использования каждым компьютером, входящим в локальную сеть, самостоятельного интернет-канала для установки апдейтов. О том, как это все работает, и какие нужно установить настройки, далее и пойдет речь.

Windows Server Update Services: что это и зачем нужно?

Если говорить об этом сервисе простым языком, его можно описать как программное обеспечение для автоматического обновления ОС и ПО, устанавливаемое исключительно на сервер, к которому подключаются остальные пользовательские терминалы, объединенные в единую локальную или виртуальную сеть.

Поскольку обновления корпорация Microsoft для своих продуктов выпускает с завидной регулярностью, устанавливать их нужно на всех машинах в сети, что достаточно проблематично, если их более десятка. Чтобы не заниматься подобными вещами на каждом отдельно взятом терминале, можно использовать функцию WSUS Offline Update, когда основное обновление устанавливается только на сервер, а потом «раздается» на все остальные компьютеры.

Преимущества такого подхода очевидны, ведь снижается использование интернет-траффика (при скачивании сеть не нагружается) и экономится время на установку апдейтов, которая при правильной настройке программного обеспечения на центральном сервере будет производиться автоматически.

Требования к установке

Для службы WSUS настройка и использование невозможны без соблюдения ряда начальных условий. Тут следует обратить внимание на основные компоненты, которые потребуется изначально скачать и инсталлировать на сервер, если они отсутствуют.

В качестве приоритетов можно выделить следующие компоненты:

- ОС модификации Windows Server не ниже 2003 (хотя бы с первым сервис-паком);

- платформа.NET Framework версии не ниже 2.0;

- роли сервера IIS 6.0 или выше;

- Report Viewer от Microsoft модификации 2008;

- SQL Server версии 2005 со вторым сервис-паком;

- Management Console от Microsoft модификации 3.0.

Процесс инсталляции

Собственно, установка WSUS предполагает также резервирование свободного дискового пространства на сервере в размере порядка 100 Гб (расположение папки хранения обновлений указывается на первом шаге после запуска основного инсталлятора).

Параметры баз данных веб-сервера

В принципе, сам установщик по умолчанию предлагает установить внутренние базы данных, но для упрощения процесса можно использовать и имеющийся сервер баз данных.

В данном случае нужно будет самостоятельно прописать его сетевое имя, соответствующее идентификатору терминала в сети. Первые два варианта можно использовать либо для получения апдейтов с сервера Microsoft, либо с внутреннего сервера. Правда, есть еще и третий вариант — установка баз данных на удаленном терминале. Но такая схема применяется в основном только в тех случаях, когда нужно распределять апдейты по удаленным филиалам с дополнительного сервера обновлений.

Выбор порта

На следующем этапе установки WSUS настройка предполагает осуществить выбор порта. К этому нужно отнестись очень внимательно, поскольку ввод некорректных значений может привести только к тому, что вся схема работать не будет.

Обратите внимание, что по умолчанию к использованию предлагается 80-й порт. Можно, конечно, оставить и его, но лучше (и это подтверждается практикой) использовать порт под номером 8530 (8531). Но такой подход применим только в том случае, когда требуется ручная настройка прокси.

Выбор обновлений

Следующий шаг в инсталляции WSUS — настройка параметров получения апдейтов с вышестоящего сервера. Иными словами, нужно указать, откуда именно будут загружаться обновления.

Тут есть два варианта: либо производить синхронизацию с сервером обновления Microsoft, либо с другим удаленным терминалом. Лучше использовать первый вариант.

Устанавливать можно любой из предложенного списка, но английский должен быть выбран в обязательном порядке, поскольку без этого корректная загрузка и распределение апдейтов не гарантируется.

Выбор продуктов

Теперь для WSUS Offline Update следует указать, какие именно программные продукты подлежат обновлению. Как считает большинство специалистов, при выборе желательно не жадничать и отметить максимально возможное количество пунктов в списке.

Но и увлекаться тоже не стоит. Лучше отметить только то, что действительно необходимо. Например, если ни на одной машине в сети версия «Офиса» 2003 не установлена, то и указывать ее обновление не стоит.

Обновление WSUS на следующем этапе предложит выбрать классы программного обеспечения, для которых апдейты будут загружать в первую очередь. Тут — на свой выбор. В принципе, можно не устанавливать галочки напротив установки обновлений драйверов, средств и новых функций. По завершении устанавливается время, когда выбранные обновления будут загружаться и инсталлироваться.

Настройки консоли

Теперь следует вызвать консоль и первым делом установить ручную синхронизацию, чтобы произошла загрузка всех имеющихся на данный момент апдейтов.

После этого придется заняться настройкой групп терминалов. Рекомендуется создать две категории компьютеров. В одной будут находиться серверы, в другой — обычные рабочие станции. Такая настройка позволит ограничить инсталляцию обновлений на серверы.

Поскольку все видимые в сети терминалы на данный момент находятся в категории неназначенных компьютеров, распределять их по соответствующим группам придется вручную.

На следующем этапе настройка WSUS предполагает создание специальных правил обновления, что делается в разделе автоматического одобрения. Для рабочих станций желательно установить правило автоматического одобрения, а для серверов нужно будет дополнительно отметить еще одну соответствующую строку. Кроме того, именно для серверов не рекомендуется выбирать абсолютно все обновления, поскольку это может привести к сбоям в работе.

Установка параметров обновления в групповых политиках

Когда предварительная настройка основных параметров завершена, следует выполнить еще несколько действий, связанных с разрешениями и одобрениями.

Для этого нужно использовать который проще всего вызвать через консоль «Выполнить» (Win + R) командой gpedit.msc, а не использовать «Панель управления» или раздел администрирования.

Здесь нужно через конфигурацию компьютера и политики добраться до административных шаблонов, где найти «Центр обновления». В нем нас интересует параметр, отвечающий за указание расположения службы обновления в интрасети. Вызывав двойным кликом меню редактирования, службы нужно включить и указать адрес сервера, который обычно выглядит как http://SERVER_NAME, где SERVER_NAME — имя сервера в сети. Можно не использовать такую комбинацию, а просто прописать IP сервера. По завершении настройки через некоторое время дочерние машины начнут получать пакеты апдейтов.

Возможные ошибки

Ошибки WSUS чаще всего связывают с тем, что для серверов включено слишком много ненужных обновлений, о чем было сказано выше.

Однако не менее распространенной проблемой является и тот момент, что обновления устанавливаются не на всех сетевых дочерних терминалах. В данном случае необходимо открыть раздел автоматических одобрений и установить для них именно тип групповых политик, который соответствует автоматической инсталляции критических апдейтов операционной системы и системы безопасности. Соответственно, можно создать и свое новое правило с указанием продуктов и параметров установки обновлений (можно использовать даже ручное одобрение).

Наконец, если не производить полный сброс настроек WSUS, после чего всю процедуру установки параметров придется производить заново, настоятельно рекомендуется хотя бы раз в месяц делать очистку сервера (для этого предусмотрена одноименная функция в виде «Мастера»). Такие шаги помогут удалить из системы невостребованные апдейты, а также существенно уменьшить размер самой базы данных (понятно ведь, что чем боле база, тем большее время требуется на обращение к ней, плюс — чрезмерная нагрузка на вычислительные способности сервера и распределение обновлений по сети).

В некоторых случаях может помочь установка политик не по умолчанию (Default Group Policy), а создание нового типа со всеми активированными параметрами из списка доступных с вводом сетевого адреса сервера (при задействованном порте 8530).

В случае когда используются так называемые мобильные рабочие места, аналогичные настройки можно произвести в разделе локальных политик безопасности, указав соответствующие параметры. Если все выполнено правильно, для группы терминалов Server будут инсталлироваться исключительно критические апдейты, а для компьютеров, входящих в группу Workgroup (или в категорию с другим именем), — абсолютно все обновления, которые были выбраны на начальном этапе настройки.

Вместо итога

Собственно, на этом рассмотрение вопроса о настройке службы автоматического апдейта WSUS можно и закончить. Чтобы все заработало и не вызывало беспокойства у системного администратора в дальнейшем, следует обратить внимание на начальные условия, связанные с установкой дополнительных компонентов. Как считается, серверную версию ОС лучше использовать не 2003, а 2008 R2 или выше, а также обратить внимание на платформу.NET Framework четвертой версии, а не 2.0). Кроме того, особо внимательно следует отнестись к настройкам прокси и выбору портов, поскольку порт 80 по умолчанию может и не работать. Наконец, одним из самых важных аспектов настройки является выбор групп терминалов и устанавливаемых на них обновлений. В остальном же, как правило, проблем быть не должно, хотя при загрузке тяжеловесных апдейтов большого размера при плохом качестве связи кратковременные сбои и ошибки распределения обновлений по сети наблюдаться все-таки могут. Кстати, и чистить сервер время от времени тоже нужно. Если автоматический инструмент по каким-то причинам положительного эффекта не возымеет, можно попытаться хотя бы удалить временные файлы вручную из директории SDTemp. По крайней мере, даже такой тривиальный шаг позволит сразу же снизить нагрузку не только на сам сервер, но и на дочерние терминалы, и на сеть в целом.

Итак, подразумевается что у Вас имеется установленный Wsus сервер, Групповые политики Active Directory (далее GPO) позволяют системным администраторам автоматически указать клиентов в различные группы WSUS сервера, избавляя от необходимости ручного перемещения компьютеров между группами в WSUS консоли. Такое назначение клиентов к различным группам основывается на основе меток на клиенте, такие метки задаются политикой или простой модификацией реестра. Данный тип соотнесения клиентов к группам WSUS называется Таргетинг на стороне клиента (client side targeting).

Обычно используются две различные политики обновления: для рабочих станций (workstations) и для серверов (Servers). Сначала указываем правило группировки клиентских компьютеров в WSUS консоли. По умолчанию в консоли компьютеры распределяются по группам вручную (server side targeting). Укажем, что клиенты распределяются в группы на основе client side targeting (групповых политик или параметров реестра). Для этого в WSUS консоли перейдите в раздел Options откройте параметр Computers и замените значение на Use Group Policy or registry setting on computers (Использовать групповые политики или значения в реестре, см скрин).

После этого начнем непосредственную настройку клиентов WSUS с помощью групповых политик (GPO). Откройте консоль управления групповыми политиками (Group Policy Management) и создайте две новые групповые политики: ServerWSUSPolicy и WorkstationWSUSPolicy.

Групповая политика установки обновлений WSUS для рабочих станций (WorkstationWSUSPolicy)

Логика политики интуитивно понятна, в нашем случаем мы планируем устанавливать обновления автоматически ночью после их получения. Клиенты после установки обновлений перезагружаются автоматически (предупреждая пользователя за 10 минут). Открываем консоль редактирования GPO (gpmc.msc), переходим в Настройки групповых политик: Конфигурация компьютера -> Политика -> Административные шаблоны -> Компоненты Windows -> Центр обновления Windows

(Computer Configuration

-> Policies

-> Administrative templates

-> Windows Component

-> Windows Update

)

В политике указываем:

- Allow Automatic Updates immediate installation:

Disabled

— запрещаем немедленную установку обновлений при их получении - Allow non-administrators to receive update notifications:

Enabled

— отображать пользователям предупреждение о появлении новых обновлений и разрешить их ручную установку - Configure Automatic Updates:

Enabled

. Configure automatic updating:

4 — Auto download and schedule the install.

Scheduled install day:

0 — Every day

. Scheduled install time

: 03:00

– клиентский ПК скачивает новые обновления и планирует их автоматическую установку на 3:00 утра - Target group name for this computer:

Workstations

– в консоли WSUS отнести клиентов к группе Workstations - No auto-restart with logged on users for scheduled automatic updates installations:

Disabled

— система автоматически перезагрузится через 10 минут после окончания установки обновлений - Specify Intranet Microsoft update service location: Enable. Set the intranet update service for detecting updates:

http://wsus:8530

, Set the intranet statistics server:

http://wsus:8530

–адрес корпоративного WSUS сервера

Если Вы указываете адрес http://wsus, убедитесь что данный адрес разрешается ДНС (ping wsus), если нет то добавите адрес в ДНС сервер.

Групповая политика установки обновлений WSUS для серверов (ServerWSUSPolicy

)

Напоминаем, что настройки групповых политик отвечающих за работу службы обновлений Windows находятся в разделе GPO: Computer Configuration

-> Policies

-> Administrative templates

-> Windows Component

-> Windows Update (Конфигурация компьютера -> Политика -> Административные шаблоны -> Компоненты Windows -> Центр обновления Window).

Данная политика предназначена для серверов, доступность которых нам нужна непрерывная, по крайней мере в рабочее время. Для этого мы запрещаем автоматическую установку обновлений на целевых серверах при их получении. Предпологается, что клиент WSUS сервера должен просто скачать доступные обновления, после чего отобразить оповещение и ожидать подтверждения системного администратора для начала его установки.Таким образом мы гарантируем, что боевые сервера не будут автоматически устанавливать обновления и перезагружаться без контроля администратора.

В политике указываем:

Совет

. Рекомендуем в обоих политиках настроить обновлений (wuauserv) на клиенте, чтобы быть уверенным что обновления дойдут до целевого сервера. Для этого в разделе Computer Configuration -> Policies-> Windows Setings -> Security Settings -> System Services (в русской локализации: Конфигурация компьютера -> Политики ->Параметры безопасности->Системные службы),

найдите службу Центр обновления Windows (wuauserv) и задайте для нее тип запуска «Автоматически».

Назначаем политику WSUS на OU (контейнер) в Active Directory

Далее назначим стандартным способом политику на имеющиеся у нас контейнеры, в нашем случае это два контейнера для рабочих станций (workstations

) и для серверов (Servers

). В данном примере мы рассматриваем самый простой вариант привязки политик WSUS к компьютерам. В реальных условиях можно распространить одну политику WSUS на всех доменах (GPO привязывается к корню домена) или разнести различных клиентов на разные контейнеры. Для больших и распределенных сетей стоит привязывать различные WSUS сервера к сайтам AD, или же назначать GPO на основании фильтров WMI, или скомбинировать перечисленные выше способы.

Чтобы привязать созданную политику к контейнеру запустите оснастку редактирования групповых политик (gpmc.msc

), нажмите правой кнопкой на контейнер -> Привязать существующий обьект групповой политики, и указать контейнер с серверами, в нашем примере сервера в контейнере Servers. Также это можно сделать перетащив групповую политику drag&drop в контейнер, автоматически создастся ссылка на политику (черная стрелка), что означает политика привязана к контейнеру. Далее нажмите на контейнере правой кнопкой и -> обновление групповой политики.

Для ускорения получения политики на клиенте можно выполнить команду: gpupdate /force

, данная команда инициирует немедленное применение групповой политики.

И через небольшой промежуток времени можно проверить клиентов на наличие всплывающего оповещений о наличии новых обновлений. В WSUS консоли в соответствующих группах должны появиться клиенты (в таблице отображается имя клиента, IP, ОС, процент их «обновленности» и дата последнего обновлений статуса).

Для управления Windows Server Update Services (WSUS) и службой Wuauclt имеется , самые распространенные из них:

/DetectNow — поиск обновлений

/ResetAuthorization — запрос на обновление авторизации

runas /user:admin «wuauclt /detectnow» — поиск обновлений под определенным пользователем

/ReportNow — сформировать отчет

Обновлено: 30.03.2019

103583

Если заметили ошибку, выделите фрагмент текста и нажмите Ctrl+Enter

- Remove From My Forums

-

Вопрос

-

Подскажите адреса серверов обновлений для Windows 7, 8.1, 10 для добавления их в исключения прокси сервера на фаерволе . Настроена фильтрация https трафика для клиентских компьютеров.

Ответы

-

- http://windowsupdate.microsoft.com

- http://*.windowsupdate.microsoft.com

- https://*.windowsupdate.microsoft.com

- http://*.update.microsoft.com

- https://*.update.microsoft.com

- http://*.windowsupdate.com

- http://download.windowsupdate.com

- http://download.microsoft.com

- http://*.download.windowsupdate.com

- http://wustat.windows.com

- http://ntservicepack.microsoft.com

https://technet.microsoft.com/en-us/library/cc708605%28v=ws.10%29.aspx

-

Предложено в качестве ответа

16 февраля 2016 г. 8:24

-

Помечено в качестве ответа

Vector BCOModerator

22 апреля 2018 г. 19:35

-

Корректны ответ в данном случае представляется четырьмя буквами — WSUS

И всякие правила разрешений отпадают)))

Но если трафика не жалко и управляемость процессом не нужна, то:

https://social.technet.microsoft.com/Forums/ru-RU/7b6efbb2-d94a-44f6-b994-eca645874aed/-ip-windows-update?forum=windows7ru

http://kaktusenok.blogspot.ru/2012/09/windows-updates-wsus.html

-

Помечено в качестве ответа

Vector BCOModerator

22 апреля 2018 г. 19:35

-

Помечено в качестве ответа

ВВЕДЕНИЕ

В рамках постоянно ведущейся работы по предоставлению средств обнаружения и рекомендаций по развертыванию обновлений для системы безопасности корпорация Майкрософт предлагает это руководство по обнаружению и развертыванию для всех обновлений, выпускаемых в ходе цикла выпуска центром Microsoft Security Response Center (MSRC).

Содержащиеся в руководстве рекомендации основаны на различных сценариях, которые могут иметь место в разных средах с операционными системами Майкрософт. Это руководство включает рекомендации по использованию средств, указанных ниже.

-

Центр обновления Windows

-

Центр обновления Майкрософт

-

Анализатор безопасности Microsoft Baseline Security Analyzer (MBSA)

-

Службы Windows Server Update Services (WSUS)

-

Microsoft System Center Configuration Manager 2007 (Configuration Manager 2007)

-

Microsoft Systems Management Server (SMS) 2003

-

Средство Extended Security Update Inventory Tool

В этой статье содержится подробный перечень программного обеспечения Майкрософт, которое может не поддерживаться одним или несколькими продуктами для определения наличия и развертывания обновлений, приведенными в данном списке.

Примечание. Корпорация Майкрософт прекратила поддержку SMS 2.0 с 12 апреля 2011 г. Для SMS 2003 Майкрософт также прекратила поддержку средства Security Update Inventory Tool (SUIT) 12 апреля 2011 г. Клиентам рекомендуется выполнить обновление до System Center Configuration Manager 2007. Те, кто продолжает использовать SMS 2003 с пакетом обновления 3 (SP3), также могут использовать средство SMS 2003 Inventory Tool for Microsoft Updates (ITMU).

Дополнительная информация

Обнаружение и развертывание

Среды, в которых обнаружение и развертывание обновлений для системы безопасности осуществляется с использованием Центра обновления Windows, Центра обновления Майкрософт и веб-сайта Office для Mac

Центр обновления Windows

http://update.microsoft.com/windowsupdateЭтот веб-сайт поддерживает следующие продукты.

-

Windows XP

-

Windows Server 2003

-

Windows Vista

-

Windows Server 2008

-

Windows 7

-

Windows Server 2008 R2

Центр обновления Майкрософт

http://www.update.microsoft.com/microsoftupdate Центр обновления Майкрософт не поддерживает указанные ниже продукты.

-

Visual Studio 2002

-

Visual Studio 2003

-

Platform SDK: GDI+

-

Все продукты Macintosh

-

MSN Messenger

-

Windows Live Messenger

Веб-сайт Office для Mac

http://www.microsoft.com/rus/macВеб-сайт Office для Mac поддерживает следующие продукты.

-

Microsoft Office 2004 для Mac

-

Microsoft Office X для Mac

-

Microsoft Office 2008 для Mac

-

Microsoft Office 2011 для Mac

Среды, в которых поиск обновлений для системы безопасности осуществляется с помощью средства MBSA версии 2.2

Средство MBSA не поддерживает указанные ниже продукты.

-

Visual Studio 2002 или Visual Studio 2003

-

Platform SDK: GDI+

-

Все продукты Macintosh

-

MSN Messenger или Windows Live Messenger

Автономная и оперативная проверка

-

Оперативная проверка

Оперативная проверка выполняется, если система, которую проверяет анализатор безопасности MBSA 2.2, имеет доступ к Центру обновления Майкрософт. Это указывается в отчете о проверке. -

Автономная проверка

Автономная проверка выполняется, если система, которую проверяет анализатор безопасности MBSA 2.2, находится под управлением служб WSUS или работает в автономной защищенной среде, требующей применения автономного каталога Wsusscn2.cab.

Среды, в которых обнаружение и развертывание обновлений для системы безопасности осуществляется с помощью служб Windows Software Update Services (WSUS)

Выполнить обнаружение и развертывание обновлений для системы безопасности можно с помощью одного из указанных ниже средств.

-

WSUS 3.0 с пакетом обновления 2 (SP2)

Службы WSUS не поддерживают указанные ниже продукты.

-

Visual Studio 2002

-

Visual Studio 2003

-

Platform SDK: GDI+

-

Все продукты Macintosh

-

MSN Messenger

-

Windows Live Messenger

Среды, в которых обнаружение и развертывание обновлений для системы безопасности осуществляется с помощью SMS 2003 или Configuration Manager 2007

Выполнить обнаружение и развертывание обновлений для системы безопасности можно с помощью одного из указанных ниже средств.

-

SMS 2003 с пакетом дополнительных компонентов SUS

-

SMS 2003 вместе со средством Inventory Tool for Microsoft Updates (ITMU)

-

Configuration Manager 2007

Примечания

-

SMS 2003 с пакетом обновления 3 (SP3) поддерживает управление системами Windows Vista и Windows Server 2008 и необходим для него.

-

Для обнаружения всех обновлений для системы безопасности серверу SMS 2003 с пакетом дополнительных компонентов служб SUS требуется средство Extended Security Update Inventory Tool.

-

SMS 2003 совместно со средством ITMU и Configuration Manager 2007 не поддерживают перечисленные ниже продукты.

-

Visual Studio 2002

-

Visual Studio 2003

-

Platform SDK: GDI+

-

Все продукты Macintosh

-

MSN Messenger

-

Windows Live Messenger

-

-

SMS-сервер с пакетом дополнительных компонентов SUS не поддерживает приведенные ниже продукты.

-

Microsoft Expression Web

-

Microsoft Expression Web 2

-

Microsoft Host Integration Server 2000, 2004 и 2006

-

Средство просмотра отчетов 2005

-

Средство просмотра отчетов 2008

-

Проигрыватель Windows Media 11

-

Microsoft SQL Server 2005

-

SQL Server 2008

-

Visual Studio 2008

-

Microsoft Exchange Server 2007

-

Exchange Server 2010

-

Выпуск 2007 системы Microsoft Office

-

Office 2010

-

Windows Internet Explorer 7, Internet Explorer 8 или Internet Explorer 9

-

Windows Vista

-

Windows 7

-

Windows Server 2008

-

Windows Server 2008 R2

-

Search Server 2008

-

Все 64-разрядные (x64) версии Windows или SQL Server

-

Все версии Windows или SQL Server для платформы Itanium

-

-

SMS 2003 с пакетом дополнительных компонентов SUS, средство ITMU для SMS 2003 и Configuration Manager 2007 не поддерживают продукты Macintosh.

Таблица акронимов

Ниже представлены акронимы, призванные облегчить чтение таблицы в разделе «Сводные сведения об определении наличия и развертывании обновлений для системы безопасности».

|

Акроним |

Продукт |

|---|---|

|

WU |

Центр обновления Windows |

|

MU |

Центр обновления Майкрософт |

|

MBSA |

Анализатор безопасности Microsoft Baseline Security Analyzer |

|

WSUS |

WSUS 3.0 |

|

SUSFP |

SMS 2003 с пакетом дополнительных компонентов SUS |

|

ITMU |

SMS 2003 Inventory Tool for Microsoft Updates |

|

Configuration Manager 2007 |

System Center Configuration Manager 2007 |

Сводные сведения об определении наличия и развертывании обновлений для системы безопасности

В следующей таблице показаны возможности различных средств по определению наличия и развертыванию обновлений для системы безопасности.

Как правило, средства MU, MBSA, WSUS, SMS ITMU и Configuration Manager 2007 поддерживают одинаковые продукты, так как в основе их работы лежит использование одних и тех же метаданных.

Пустая ячейка в столбце указывает на отсутствие средств по обнаружению и развертыванию обновлений для данного продукта в этом столбце.

Примечание. Таблица содержит не полный перечень продуктов Майкрософт. Включены только основные продукты, такие как Windows и SQL Server. В разделе «Другие продукты» приведены продукты, для которых корпорация Майкрософт выпускала обновление для системы безопасности, но для одного из которых существует исключение. Новые продукты могут быть добавлены в любой момент.

|

Продукт |

Определение наличия и развертывание обновлений не поддерживается |

Определение наличия и развертывание обновлений поддерживается |

Windows |

Office |

SQL Server |

Exchange Server |

Другие продукты |

|---|---|---|---|---|---|---|---|

|

Windows XP |

WU, MU, MBSA, WSUS, SUSFP, ITMU, Configuration Manager 2007 |

||||||

|

Windows Server 2003 |

WU, MU, MBSA, WSUS, SUSFP, ITMU, Configuration Manager 2007 |

||||||

|

Windows Server 2008 |

SUSFP |

WU, MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Windows Server 2008 R2 |

SUSFP |

WU, MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Windows Vista |

SUSFP |

WU, MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Windows 7 |

SUSFP |

WU, MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Windows Internet Explorer 7, 8 и 9 |

SUSFP |

WU, MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Проигрыватель Windows Media 11 |

SUSFP |

WU, MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Версии Windows для систем на базе процессоров Itanium |

SUSFP |

WU, MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Все 64-разрядные версии Windows |

SUSFP |

WU, MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Office 2003 |

MU, MBSA, WSUS, SUSFP, ITMU, Configuration Manager 2007 |

||||||

|

Выпуск 2007 системы Microsoft Office |

SUSFP |

MU, MBSA,WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Office 2010 |

SUSFP |

MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

SQL Server 2000 |

MU, MBSA, WSUS, SUSFP, ITMU, Configuration Manager 2007 |

||||||

|

SQL Server 2005 |

SUSFP |

MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

SQL Server 2008 |

SUSFP |

MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Все версии SQL Server для систем на базе процессоров Itanium |

SUSFP |

MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Все 64-разрядные версии SQL Server |

SUSFP |

MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Exchange Server 2003 |

MU, MBSA, WSUS, SUSFP, ITMU, Configuration Manager 2007 |

||||||

|

Exchange Server 2007 |

SUSFP |

MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Exchange Server 2010 |

SUSFP |

MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Все продукты Macintosh |

MU, MBSA, WSUS, SUSFP, ITMU, Configuration Manager 2007 |

||||||

|

Microsoft Forefront Client Security 1.0 |

SUSFP |

MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Host Integration Server 2000, 2004, 2006, 2009 и 2010 |

SUSFP |

MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Microsoft Expression Media 1 и 2, Microsoft Expression Web 3 и 4 |

SUSFP |

MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Windows Live |

SUSFP |

MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Platform SDK: GDI+ |

MU, MBSA, WSUS, SUSFP, ITMU, Configuration Manager 2007 |

||||||

|

Search Server 2008 |

WU, SUSFP |

MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

|||||

|

Visual Studio 2002 или Visual Studio 2003 |

MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

SUSFP |

|||||

|

Visual Studio 2005 и 2008 |

SUSFP |

MU, MBSA, WSUS, ITMU, Configuration Manager 2007 |

Вопросы и ответы

Какие меры корпорация Майкрософт предпринимает для предоставления указаний по развертыванию упомянутых обновлений?

Корпорация Майкрософт рекомендует администраторам принимать участие в ежемесячной технической веб-трансляции, посвященной обновлениям для системы безопасности. Веб-трансляция проводится ежемесячно. Для регистрации посетите следующий веб-сайт корпорации Майкрософт:

http://msevents.microsoft.com/cui/default.aspx?culture=ru-ruВведите «Security Bulletins (Level 200)» в строке поиска и выберите сортировку результатов по дате. Веб-трансляции планируются за несколько месяцев. Поэтому обратите внимание на месяц и год нужной вам веб-трансляции.

Что еще следует знать об анализаторе безопасности MBSA?

Дополнительные сведения о поддерживаемых анализатором безопасности MBSA продуктах см. на веб-сайте Microsoft TechNet по адресу:

http://technet.microsoft.com/ru-ru/security/cc184923.aspxМожно ли использовать сервер SMS или System Center Configuration Manager для определения необходимости обновлений?

Да. Сервер SMS помогает находить и устанавливать обновления для системы безопасности. SMS 2003 вместе со средством SUSFP для обнаружения обновлений используют технологию MBSA 1.2.1. Таким образом, на SMS с пакетом дополнительных компонентов SUS распространяются ограничения, характерные для анализатора безопасности MBSA 1.2.1.

Для получения дополнительных сведений о сервере SMS посетите веб-сайт корпорации Microsoft TechNet:

http://technet.microsoft.com/ru-ru/library/cc181833.aspxОпределение обновлений для системы безопасности, необходимых для операционных систем Windows и других затронутых продуктов Майкрософт, осуществляется с помощью пакета дополнительных компонентов SUS и средства Security Update Inventory Tool.

Дополнительные сведения об ограничениях пакета дополнительных компонентов SUS см. на следующем веб-сайте Майкрософт:

Пакет дополнительных компонентов SUSSMS 2.0 с пакетом дополнительных компонентов SUS и SMS 2003 с пакетом дополнительных компонентов SUS для обнаружения необходимых обновлений для системы безопасности приложений Microsoft Office, таких как Microsoft Word, также используют средство Microsoft Office Inventory Tool.

Пользователи SMS 2003 также могут использовать для определения и развертывания обновлений для системы безопасности средство ITMU. ITMU использует технологии Центра обновления Майкрософт. Дополнительные сведения о ITMU см. на указанном ниже веб-сайте корпорации Майкрософт.

http://technet.microsoft.com/ru-ru/systemcenter/bb676783 Configuration Manager 2007 использует для обнаружения и развертывания этих обновлений для системы безопасности службы WSUS 3.0. Следовательно, все продукты, которые поддерживаются службами WSUS 3.0, поддерживаются и Configuration Manager 2007.

Обновлено 06.07.2018

Список серверов Обновлений Windows Update

Всем привет сегодня заметка больше для себя, а именно список серверов Обновлений Windows Update. Для чего это может пригодиться, ну например если вы получили ошибку Обновление не найдено при установке WSUS роли, или наоборот по какой то причине хотите их забанить, для экономии трафика, если у вас нет WSUS, так как не все обновления Windows хорошие и особенно в современных ее версиях, думаю нет смысла напоминать про ошибку 80244019, хотя этот список можно продолжать очень долго. Причина не важна, главное чтобы знать, что такое есть и с этим можно как то работать. Ниже я вам покажу методы запрета адресов сервера обновлений microsoft, как универсальный, подходящий для отдельного компьютера, так и для централизованного управления в рамках предприятия.

Почему не устанавливаются обновления Windows

Вот скриншот ошибки если у вас недоступен адрес сервера обновлений microsoft. Как видите ошибка мало информативна. Ее я получаю на сервере несущим роль WSUS, кто не помнит, что это такое, то это локальный центр обновлений для предприятий, для экономии трафика, и вот тут как раз не устанавливаются обновления Windows по причине, не доступности серверов Microsoft.

Список серверов Обновлений Windows Update-01

Что делать если не ставятся обновления Windows

- Первым делом вы должны проверить есть ли у вас интернет, так как его наличие обязательно для большинства людей, если конечно у вас не домен Active Directory и вы их скачиваете с вашего WSUS

- Далее если интернет есть, смотрим код ошибки, так как именно по нему нужно уже искать информацию о решении проблемы (из последних проблем могу привести пример, как решается Ошибка 0x80070422 или Ошибка c1900101), но список можно так же вести очень долго.

- Проверяем у себя на прокси сервере, нет ли запрета до вот таких адресов сервера обновлений microsoft.

Сам список серверов обновлений microsoft

Данный список вам будет очень актуален, когда вы буди пытаться произвести активацию по телефону, с помощью утилиты slui 4

- http://windowsupdate.microsoft.com

- http://*.windowsupdate.microsoft.com

- https://*.windowsupdate.microsoft.com

- http://crl.microsoft.com/pki/crl/products/MicProSecSerCA_2007-12-04.crl

- http://*.update.microsoft.com

- https://*.update.microsoft.com

- http://*.windowsupdate.com

- https://activation.sls.microsoft.com/

- http://download.windowsupdate.com

- http://download.microsoft.com

- http://*.download.windowsupdate.com

- http://wustat.windows.com

- http://ntservicepack.microsoft.com

- https://go.microsoft.com/

- http://go.microsoft.com/

- https://login.live.com

- https://validation.sls.microsoft.com/

- https://activation-v2.sls.microsoft.com/

- https://validation-v2.sls.microsoft.com/

- https://displaycatalog.mp.microsoft.com/

- https://licensing.mp.microsoft.com/

- https://purchase.mp.microsoft.com/

- https://displaycatalog.md.mp.microsoft.com/

- https://licensing.md.mp.microsoft.com/

- https://purchase.md.mp.microsoft.com/

Так же смотрим как запретить обновления windows

Так что не забываем открывать их на свой прокси или закрывать :). Советую почитать в до гонку Как установить WSUS на Windows Server 2012R2

Материал сайта pyatilistnik.org

Июл 6, 2018 21:24

Каждый администратор осознает важность своевременных обновлений, особенно если это касается критических обновлений безопасности. Однако с ростом сети и увеличением числа программных продуктов это становится весьма непростой задачей. Значит самое время развернуть WSUS (Windows Server Update Services) — локальный сервер обновлений в вашей сети.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Этим вы убьете сразу несколько зайцев: значительно уменьшите загрузку канала и потребляемый интернет трафик, а также получите в руки мощный инструмент для контроля и управления процессом обновлений. Отныне все локальные ПК будут обновляться с вашего сервера и устанавливать только выбранные вами обновления.

Внимание! Данный материал предназначен для устаревших версий Windows Server, рекомендуем также ознакомиться с актуальной статьей: Windows Server 2012 — установка и настройка WSUS.

Приступим. Перед установкой WSUS следует подготовить сервер, мы будем использовать Windows Server 2008 R2, однако с небольшими поправками все сказанное будет справедливо для других версий Windows Server. Что нам понадобится:

- IIS 6 или выше,

- .NET Framework 2.0 или выше,

- Report Viewer Redistributable 2008,

- SQL Server 2005 SP2 Express или выше.

WSUS может хранить обновления в собственной БД или использовать SQL-сервер, последнее более предпочтительно с точки зрения производительности. Если в вашей сети уже развернут SQL-сервер можно использовать его, иначе вполне подойдет бесплатный SQL Express.

Получить все необходимые компоненты можно на сайте Microsoft:

- Windows Server Update Services 3.0 SP2

- Microsoft Report Viewer 2008 SP1 Redistributable

- Microsoft SQL Server 2008 R2 Express

При скачивании обращаем внимание на разрядность, для 64-битной ОС скачиваем 64-битные версии продуктов.

Пока идет скачивание добавим роли сервера. Нам понадобятся Веб-сервер (IIS) и Сервер приложений (в предыдущих версиях Windows Server установите .NET Framework). Сервер приложений устанавливается со значениями по умолчанию, а в Веб-сервере необходимо добавить следующие опции:

- ASP.NET

- Windows — проверка подлинности

- Сжатие динамического содержимого

- Совместимость управления IIS6

Добавив необходимые роли, установим Report Viewer и SQL Server c параметрами по умолчанию. Все готово, можно устанавливать WSUS.

Запустив инсталлятор, выбираем установку сервера и консоли администрирования, папку установки. В параметрах базы данных указываем наш SQL-сервер. Остальные настройки можно оставить по умолчанию.

При выборе продуктов не жадничайте, указывайте только то, что вам реально нужно, впоследствии вы всегда сможете изменить данный список.

Открыв консоль (доступна в меню Администрирование), первым делом запустите ручную синхронизацию, чтобы скачать все имеющиеся на сегодняшний день обновления для выбранных продуктов. В зависимости от того, чего и сколько вы выбрали при настройке, а также скорости вашего подключения это может занять продолжительное время.

Также советуем настроить опцию Настройка автоматического обновления, которая полностью повторяет аналогичную настройку на клиентских ПК. Через некоторое время, необходимое для обновления групповых политик, компьютеры вашей сети начнут подключаться к серверу и получать обновления.

Если ваша сеть имеет одноранговую структуру, то вам придется настраивать каждый ПК в отдельности. Делается это через Редактор локальной групповой политики (Пуск — Выполнить — gpedit.msc), сам процесс настройки полностью аналогичен вышеописанному.

Вот мы и подошли к еще одной важной настройке сервера — автоматическом одобрении. Клиентские ПК могут получать только одобренные обновления, но каждый раз делать все вручную нереально, поэтому часть обновлений можно одобрять автоматически. Откроем Параметры — Автоматические одобрения и активируем уже имеющуюся там политику, которая позволяет автоматически устанавливать критические обновления и обновления безопасности.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Для обеспечения безопасности и поддержания актуального состояния операционной системы очень важно регулярно загружать и устанавливать последние обновления. Обновление может выполняться как каждым клиентским компьютером с сайта Microsoft Update, так и централизованно, посредством использования сервера Windows Server Update Services (WSUS).

В корпоративной сети рекомендуется использование сервера WSUS, так как при этом достигается значительное снижение Интернет трафика и обеспечивается возможность централизованного управления процессом развертывания обновлений.

Наилучшим способом настройки автоматического обновления является использование групповых политик, однако это возможно только в случае, если в организации есть служба каталогов Active Directory. Если же AD в организации не развернута и компьютеры находятся в рабочих группах, то доменные групповые политики отпадают и настроить клиента на использование WSUS можно либо посредством локальной групповой политики, либо путем прямого внесения изменений в системный реестр компьютера.

Предварительная настройка

Сначала нам необходимо произвести некоторые настройки на сервере WSUS. Открываем консоль управления WSUS и в разделе «Computers» создаем новую группу, в которую будут входить наши компьютеры. Назовем ее Workgroup.

Создав группу идем на вкладку «Options» и там, в разделе «Computers» указываем серверу WSUS размещать компьютеры в группах согласно групповым политикам или настройкам реестра. В противном случае все новые компьютеры автоматически попадают в группу Unassigned Computers.

Групповая политика

Теперь можно приступать к настройке клиента. Заходим на клиентский компьютер, нажимаем Win+R и набираем команду gpedit.msc. Открывается редактор локальной политики компьютера. За настройку обновлений отвечает раздел Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Центр обновления Windows.

Нам надо настроить следующие политики:

Указать размещение службы обновлений Microsoft в интрасети — задаем адрес или имя сервера обновлений, к которому будет выполняться подключение клиента, а также адрес сервера статистики. Можно указать один и тот же адрес для обеих задач.

Разрешить клиенту присоединение к целевой группе — указываем имя группы на сервере WSUS, к которой должен быть присоединен данный компьютер. В нашем случае это Workgroup.

Настройка автоматического обновления — здесь мы задаем режим загрузки и установки обновлений и расписание, по которому обновления будут устанавливаться. Если расписание не задано, то по умолчанию обновления будут устанавливаться ежедневно в 3 часа ночи.

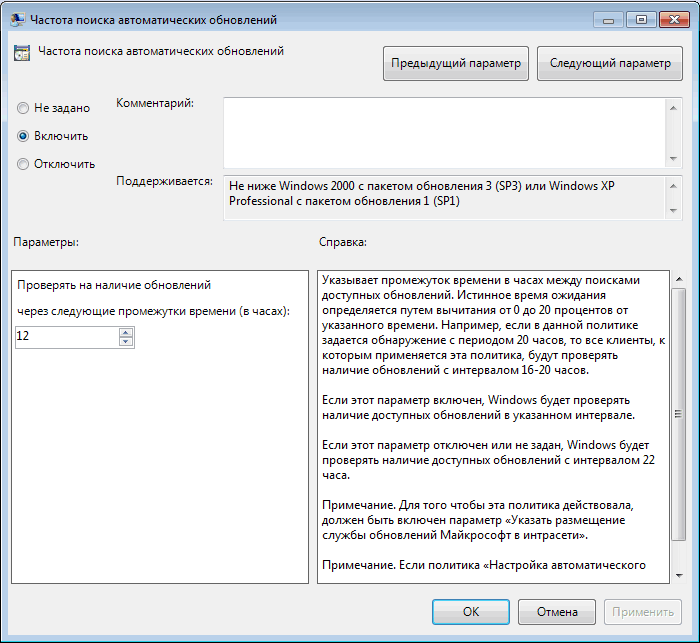

Частота поиска автоматических обновлений — указываем частоту обращений к серверу для проверки на наличие обновлений. Теперь обращения к серверу WSUS будут происходить через заданный промежуток времени со случайным отклонением для проверки наличия разрешенных для установки обновлений.

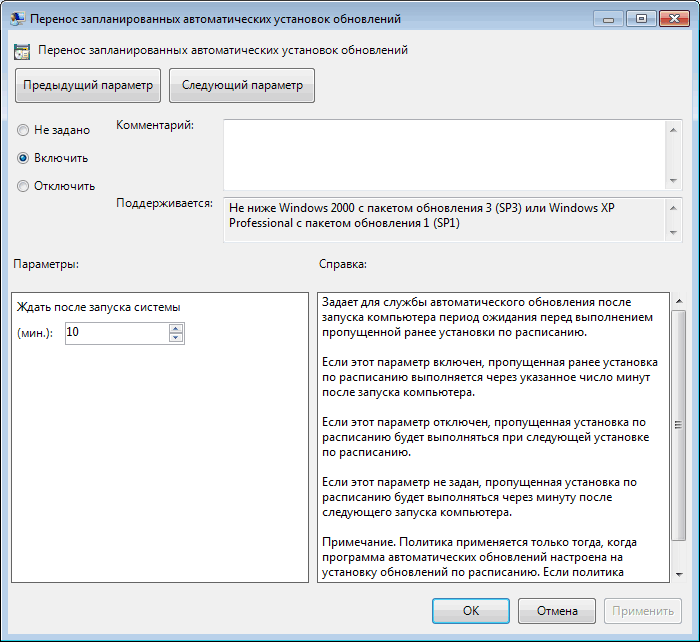

Перенос запланированных автоматических установок обновлений — задаем время ожидания перед установкой обновлений в том случае, если плановая установка была пропущена по каким либо причинам.

Не выполнять автоматическую перезагрузку, если в системе работают пользователи — даем пользователю возможность выбора времени перезагрузки после установки обновлений. Если этот параметр не задан или отключен, то пользователю выдается уведомление и компьютер автоматически перезагружается через 5 минут.

Реестр

Теперь те же настройки произведем с помощью правки реестра.

Идем в раздел реестра HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindowsWindowsUpdate. Если раздела нет — создаем его. В разделе создаем следующие ключи:

″WUServer″=http://192.168.0.1 — адрес сервера обновлений;

″WUStatusServer″=http://192.168.0.1 — адрес сервера статистики;

″TargetGroupEnabled″=dword:00000001 — размещать компьютер в целевой группе;

″TargetGroup″=″Workgroup″ — имя целевой группы для компьютера.

Далее в разделе HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindowsWindowsUpdateAU создаем ключи:

″NoAutoUpdate″=dword:00000000 — автоматическое обновление включено;

″AUOptions″=dword:00000004 — загружать и устанавливать обновления по расписанию;