Offline NT Password and Registry editor — бесплатная утилита с открытым кодом для восстановления забытого пароля от учетной записи Windows.

Забыли пароль на вход в компьютер? Даже если это пароль от учетной записи администратора, не нужно переустанавливать операционную систему. Воспользуйтесь Offline NT Password and Registry editor. Как сбросить пароль с помощью Offline NT Password and Registry editor воспользуйтесь инструкцией.

Особенности Offline NT Password and Registry editor:

- Утилита позволяет сбросить пароль для любого пользователя, имеющего аккаунт в вашей операционной системе Windows.

- Вы также можете установить новый пароль, и для этого не требуется помнить старый.

- Работает в автономном режиме. То есть требуется выключить компьютер и загрузиться с диска или флешки.

- Offline NT Password and Registry editor обнаружит заблокированные или отключенные учетные записи и позволит их разблокировать.

- Поддерживает все версии Windows от NT3.5 до Win7, x32 и x64, а также Windows Server.

- Содержит редактор реестра.

- Программа не имеет графического интерфейса. Для управления потребуется вводить команды с клавиатуры. (Но не пугайтесь, все достаточно прозрачно и понятно. Вводить в основном нужно цифры — чтобы выбрать одно из предложенных действий — и нажимать клавишу Enter).

| Версия: | 110511 |

| Дата обновления: | 11.05.2011 |

| Операционная система: | Windows XP / Vista / 7 |

| Язык интерфейса: | английский |

| Категория: | Восстановление |

| Размер файла: | 16.5 MB / 16.5 MB |

Скачать Offline NT Password and Registry editor 110511

Информация была полезной? Поделитесь ссылкой в соцсетях! Спасибо!

Другие программы в этой категории:

AVZ — бесплатная антивирусная утилита, не требующая установки, предназначенная для восстановления системы, обнаружения и удаления вредоносных программ

Recuva — программа для восстановления удаленных файлов с жестких дисков и флешек

R.Saver — бесплатная утилита, которая поможет восстановить удаленные данные пользователей

FreeUndelete — бесплатная программа для восстановления удаленных файлов

Wise Data Recovery — программа для восстановления данных и файлов, удаленных с жесткого диска или флешки

Wise PC 1stAid — программа для исправления ряда типовых ошибок Windows и последствий заражения вирусами

Показать все программы: из раздела Восстановление

Статьи по теме:

Новости по теме:

Вернуться в раздел Восстановление

В статье подробно описан и продемонстрирован процесс создания и использования загрузочной USB флешки с программой Offline NT Password & Registry Editor для сброса пароля ОС Windows 7, 8, 8.1, 10.

Offline NT Password & Registry Editor — мощный инструмент сброса паролей Windows. Данная программа может быть помещена на загрузочную флешку и использоваться для сброса пароля учетной записи в операционных системах: Windows 7, 8, 8.1, 10 (а также предыдущих версий ОС от Microsoft).

ВАЖНО! Сброс пароля на системах, где используется шифрование файлов EFS приведет к тому, что эти файлы станут недоступны для чтения.

Для создания загрузочной USB флешки с Offline NT Password & Registry Editor понадобятся:

1. USB флешка. Имейте ввиду, что в процессе создания загрузочной USB флешки с Offline NT Password & Registry Editor вся информация находящаяся на флешке будет удалена;

2. Программа Offline NT Password & Registry Editor.

Скачать Offline NT Password & Registry Editor

3. Утилита Rufus для создания загрузочной USB флешки.

Скачать Rufus

.

I. Создание загрузочной USB флешки с Offline NT Password & Registry Editor

1. Вставьте USB флешку в USB разъём. Распакуйте (прим. с помощью WinRAR или просто открыть через Проводник) скачанную Вами ранее программу Offline NT Password & Registry Editor (Рис.1).

Рис.1

.

2. Аналогичным образом распакуйте и запустите скачанную Вами утилиту Rufus. В появившемся окне выберите Да (прим. можно ответить «Нет», тогда программа не будет автоматически проверять обновления) (Рис.2).

Рис.2

.

3. В открывшемся окне программы Rufus, в разделе устройство, выберите из выпадающего списка USB флешку на которую будете записывать ISO-образ с Offline NT Password & Registry Editor, затем нажмите Выбрать (Рис.3).

Рис.3

.

4. В открывшемся окне выберите ISO-образ с Offline NT Password & Registry Editor (прим. в данном примере ISO-образ находится на рабочем столе, однако у Вас после загрузки он может быть в другом месте, например в папке «Загрузки»), затем нажмите Открыть (Рис.4).

Рис.4

.

5. После того, как ISO-образ выбран, нажмите Старт (Рис.5).

Рис.5

.

6. Появится окно предупреждения, информирующее о том, что все данные на USB флешке будут удалены. Нажимаем ОК, после чего начнётся установка ISO-образа (Рис.6).

Рис.6

.

7. После окончания установки ISO-образа, нажмите Закрыть (Рис.7).

Рис.7

.

II. Запуск и использование загрузочной USB флешки с Offline NT Password & Registry Editor

1. Вставьте загрузочную USB флешку с Offline NT Password & Registry Editor в разъём USB. Сразу после запуска компьютера необходимо вызвать Boot menu. Т.к. на разных материнских платах и ноутбуках клавиши вызова Boot menu отличаются, ниже приведена таблица (Рис.8) в соответствии с которой Вам необходимо нажать соответствующую клавишу (прим. если у Вас стационарный компьютер, и Вы не знаете какая материнская на нём стоит, обесточьте компьютер, откройте боковую крышку системного блока и посмотрите модель материнской платы).

Рис.8

.

2. Boot menu незначительно отличается на разных моделях и приблизительно выглядит следующим образом (Рис.9, Рис.10, Рис.11). Выберите загрузку с USB флешки и нажмите Enter.

Рис.9

.

Рис.10

.

Рис.11

.

3. В появившемся окне нажмите Enter (Рис.12).

Рис.12

.

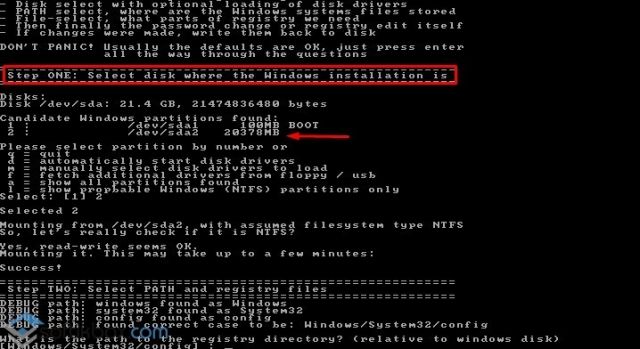

4. Нажмите 1, а затем Enter (прим. если у Вас установлены 2 и более ОС Windows, выберите из списка ту, на которой необходимо произвести сброс пароля) (Рис.13).

Рис.13

.

5. На вопрос: «Do you wish to force it?» нажмите Y, а затем Enter (Рис.14).

Рис.14

.

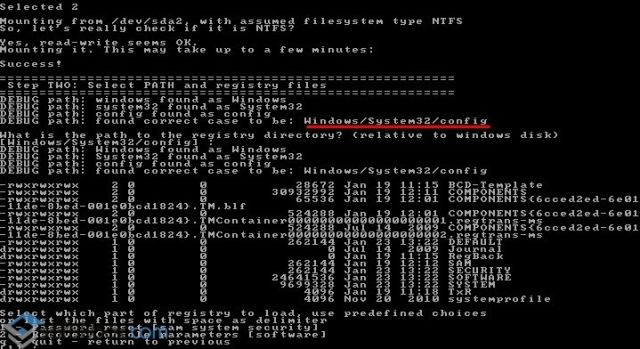

6. Необходимо выбрать пункт «Password reset [sam]», нажмите 1, а затем Enter (Рис.15).

Рис.15

.

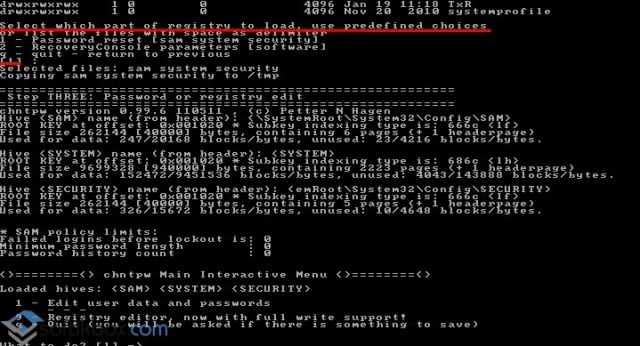

7. Необходимо выбрать пункт «Edit user data and passwords», нажмите 1, а затем Enter (Рис.16).

Рис.16

.

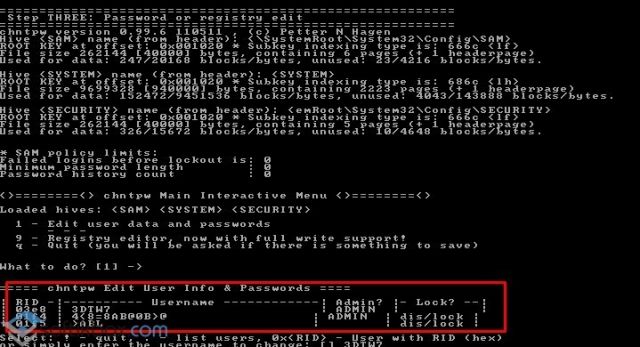

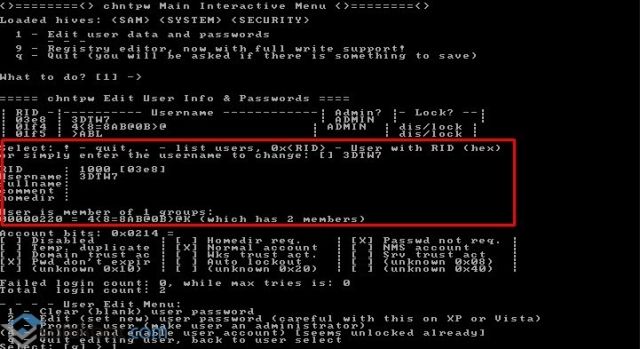

8. Выберите пользователя для которого необходимо сбросить пароль, а затем введите его RID из таблицы (прим. в данном примере RID: 03e9, у Вас он может быть другим) и нажмите Enter (Рис.17).

Рис.17

.

9. Необходимо выбрать пункт «Clear (blank) user password», нажмите 1, а затем Enter (Рис.18).

Рис.18

.

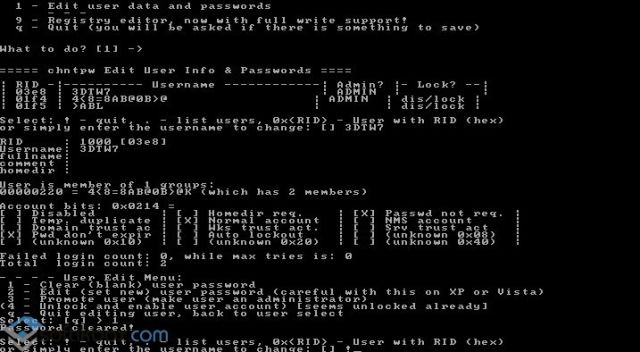

10. Убедитесь, что появилась надпись «Password cleared!», затем необходимо выбрать пункт «Quit editing user, back to user select», нажмите Q, а затем Enter (Рис.19).

Рис.19

.

11. Выберите пункт «Quit (you will be asked if there is somthing to save)», нажмите Q, а затем Enter (Рис.20).

Рис.20

.

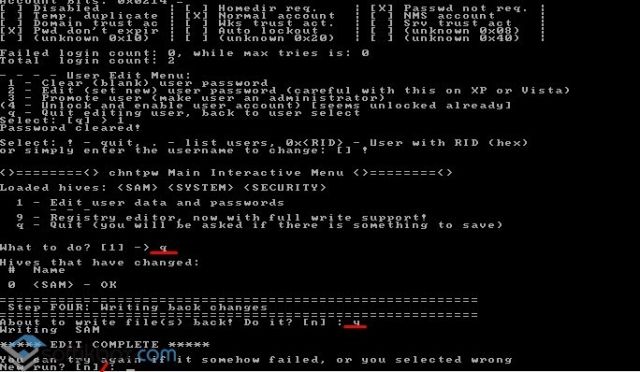

12. На вопрос: «About to write file(s) back! Do it?» нажмите Y, а затем Enter (Рис.21).

Рис.21

.

13. На вопрос: «You can try again if it somehow failed, or you selected wrong New run?» нажмите N, а затем Enter (Рис.22).

Рис.22

.

14. Извлеките загрузочную USB флешку и перезапустите компьютер. После загрузки ОС Windows, ввод пароля не потребуется.

.

Надеемся, что данное руководство помогло Вам!

.

Для сброса пароля учетной записи пользователя в операционной системе Windows можно воспользоваться утилитой Offline NT Password and Registry Editor.

На данный момент программа протестирована на следующих версиях:

NT 3.51, NT 4, Windows 2000, Windows XP, Windows 2003 Server, Vista, Windows 7 и Server 2008.

Она должна работать со всеми пакетами обновлений (SP) и выпусками (Server, Professional, Home), а так же с 64-битными версиями.

Для того чтобы создать загрузочную USB-flash необходимо:

1. Распаковать файлы из архива на флэшку

— файлы на флэшке должны лежать в корне, а не в каталоге

— для установки нет необходимости форматировать носитель или удалять файлы

2. Установить загрузчик (необходимы права администратора)

— запустить с командной строки файл «syslinyx.exe», например:

J: syslinux.exe -ма J:

J — это буква, присвоенная вашему съемному носителю (замените ее на вашу)

параметр -ma можно убрать, если установщик выдает ошибку

Обратите внимание на то, что вам придется поменять настройки BIOS для загрузи с usb.

Официальная страница разработчика http://pogostick.net/~pnh/ntpasswd/

Архив утилиты Offline NT Password and Registry Editor http://pogostick.net/~pnh/ntpasswd/usb110511.zip

Процесс сброса пароля происходит следующим образом.

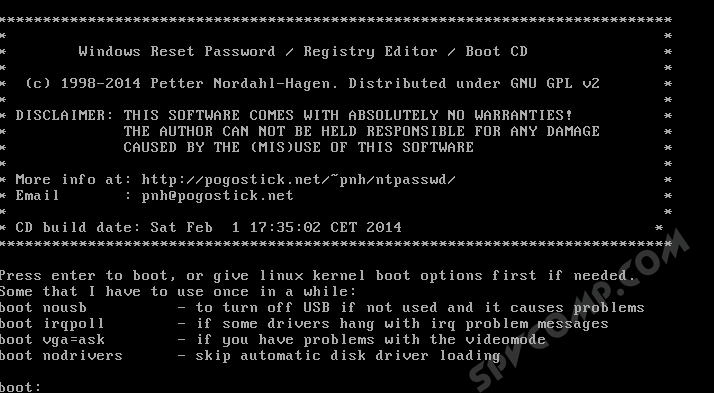

После загрузки вы должны увидеть это:

ISOLINUX 3.51 2007-06-10 Copyright (C) 1994-2007 H. Peter Anvin *************************************************************************** * * * Windows NT/2k/XP/Vista Change Password / Registry Editor / Boot CD * * * * (c) 1998-2007 Petter Nordahl-Hagen. Distributed under GNU GPL v2 * * * * DISCLAIMER: THIS SOFTWARE COMES WITH ABSOLUTELY NO WARRANTIES! * * THE AUTHOR CAN NOT BE HELD RESPONSIBLE FOR ANY DAMAGE * * CAUSED BY THE (MIS)USE OF THIS SOFTWARE * * * * More info at: http://pogostick.net/~pnh/ntpasswd/ * * Email : pnh@pogostick.net * * * * CD build date: Sun Sep 23 14:15:35 CEST 2007 * *************************************************************************** Press enter to boot, or give linux kernel boot options first if needed. Some that I have to use once in a while: boot nousb - to turn off USB if not used and it causes problems boot irqpoll - if some drivers hang with irq problem messages boot nodrivers - skip automatic disk driver loading boot:

Здесь достаточно просто нажать клавишу «Enter».

Затем будет показано сообщение об установленном на вашем компьютере оборудовании.

Loading vmlinuz..................

Loading scsi.cgz.........................

Loading initrd.cgz..........

Ready.

Linux version 2.6.22.6 (root@athene) (gcc version 4.1.1 20060724 (prerelease)

(4.1.1-3mdk)) #2 Sun Sep 9 16:59:48 CEST 2007

BIOS-provided physical RAM map:

BIOS-e820: 0000000000000000 - 000000000009f800 (usable)

BIOS-e820: 000000000009f800 - 00000000000a0000 (reserved)

BIOS-e820: 00000000000ca000 - 00000000000cc000 (reserved)

BIOS-e820: 00000000000dc000 - 0000000000100000 (reserved)

BIOS-e820: 0000000000100000 - 00000000316f0000 (usable)

BIOS-e820: 00000000316f0000 - 00000000316ff000 (ACPI data)

BIOS-e820: 00000000316ff000 - 0000000031700000 (ACPI NVS)

BIOS-e820: 0000000031700000 - 0000000031800000 (usable)

BIOS-e820: 00000000fec00000 - 00000000fec10000 (reserved)

BIOS-e820: 00000000fee00000 - 00000000fee01000 (reserved)

BIOS-e820: 00000000fffe0000 - 0000000100000000 (reserved)

792MB LOWMEM available.

Zone PFN ranges:

DMA 0 -> 4096

Normal 4096 -> 202752

early_node_map[1] active PFN ranges

...

Serial: 8250/16550 driver $Revision: 1.90 $ 4 ports, IRQ sharing enabled

serial8250: ttyS0 at I/O 0x3f8 (irq = 4) is a 16550A

Floppy drive(s): fd0 is 1.44M

FDC 0 is a post-1991 82077

RAMDISK driver initialized: 16 RAM disks of 32000K size 1024 blocksize

USB Universal Host Controller Interface driver v3.0

Initializing USB Mass Storage driver...

usbcore: registered new interface driver usb-storage

USB Mass Storage support registered.

serio: i8042 KBD port at 0x60,0x64 irq 1

serio: i8042 AUX port at 0x60,0x64 irq 12

usbcore: registered new interface driver usbhid

drivers/hid/usbhid/hid-core.c: v2.6:USB HID core driver

Using IPI Shortcut mode

BIOS EDD facility v0.16 2004-Jun-25, 1 devices found

Freeing unused kernel memory: 144k freed

Booting ntpasswd

Mounting: proc sys

Ramdisk setup complete, stage separation..

In stage 2

Spawning shells on console 2 - 6

Initialization complete!

** Preparing driver modules to dir /lib/modules/2.6.22.6

input: AT Translated Set 2 keyboard as /class/input/input0

Далее происходит загрузка драйверов дисков.

** Will now try to auto-load relevant drivers based on PCI information

---- AUTO DISK DRIVER select ----

--- PROBE FOUND THE FOLLOWING DRIVERS:

ata_piix

ata_generic

mptspi

--- TRYING TO LOAD THE DRIVERS

### Loading ata_piix

scsi0 : ata_piix

scsi1 : ata_piix

ata1: PATA max UDMA/33 cmd 0x000101f0 ctl 0x000103f6 bmdma 0x00011050 irq 14

ata2: PATA max UDMA/33 cmd 0x00010170 ctl 0x00010376 bmdma 0x00011058 irq 15

ata2.00: ATAPI: VMware Virtual IDE CDROM Drive, 00000001, max UDMA/33

ata2.00: configured for UDMA/33

scsi 1:0:0:0: CD-ROM NECVMWar VMware IDE CDR10 1.00 PQ: 0 ANSI: 5

sr0: scsi3-mmc drive: 1x/1x xa/form2 cdda tray

Uniform CD-ROM driver Revision: 3.20

### Loading ata_generic

### Loading mptspi

Fusion MPT base driver 3.04.04

Copyright (c) 1999-2007 LSI Logic Corporation

Fusion MPT SPI Host driver 3.04.04

PCI: Found IRQ 9 for device 0000:00:10.0

mptbase: Initiating ioc0 bringup

ioc0: 53C1030: Capabilities={Initiator}

scsi2 : ioc0: LSI53C1030, FwRev=01032920h, Ports=1, MaxQ=128, IRQ=9

scsi 2:0:0:0: Direct-Access VMware, VMware Virtual S 1.0 PQ: 0 ANSI: 2

target2:0:0: Beginning Domain Validation

target2:0:0: Domain Validation skipping write tests

target2:0:0: Ending Domain Validation

target2:0:0: FAST-40 WIDE SCSI 80.0 MB/s ST (25 ns, offset 127)

sd 2:0:0:0: [sda] 83886080 512-byte hardware sectors (42950 MB)

sd 2:0:0:0: [sda] Write Protect is off

sd 2:0:0:0: [sda] Cache data unavailable

sd 2:0:0:0: [sda] Assuming drive cache: write through

sd 2:0:0:0: [sda] 83886080 512-byte hardware sectors (42950 MB)

sd 2:0:0:0: [sda] Write Protect is off

sd 2:0:0:0: [sda] Cache data unavailable

sd 2:0:0:0: [sda] Assuming drive cache: write through

sda: sda1

sd 2:0:0:0: [sda] Attached SCSI disk

Эти сообщения драйверов о марке, модели и размерах найденных дисков.

------------------------------------------------------------- Driver load done, if none loaded, you may try manual instead. ------------------------------------------------------------- ** If no disk show up, you may have to try again (d option) or manual (m).

Все драйвера загружены.

Начинается процесс поиска учетных записей и сброса пароля. Здесь нет ничего страшного и обычно достаточно соглашаться с предложенными программой вариантами.

*************************************************************************

* Windows Registry Edit Utility Floppy / chntpw *

* (c) 1997 - 2007 Petter N Hagen - pnh@pogostick.net *

* GNU GPL v2 license, see files on CD *

* *

* This utility will enable you to change or blank the password of *

* any user (incl. administrator) on an Windows NT/2k/XP/Vista *

* WITHOUT knowing the old password. *

* Unlocking locked/disabled accounts also supported. *

* *

* It also has a registry editor, and there is now support for *

* adding and deleting keys and values. *

* *

* Tested on: NT3.51 & NT4: Workstation, Server, PDC. *

* Win2k Prof & Server to SP4. Cannot change AD. *

* XP Home & Prof: up to SP2 *

* Win 2003 Server (cannot change AD passwords) *

* Vista 32 and 64 bit *

* *

* HINT: If things scroll by too fast, press SHIFT-PGUP/PGDOWN ... *

*************************************************************************

=========================================================

There are several steps to go through:

- Disk select with optional loading of disk drivers

- PATH select, where are the Windows systems files stored

- File-select, what parts of registry we need

- Then finally the password change or registry edit itself

- If changes were made, write them back to disk

DON'T PANIC! Usually the defaults are OK, just press enter

all the way through the questions

Шаг 1: Выбор диска, на котором установлена Windows

========================================================= ¤ Step ONE: Select disk where the Windows installation is ========================================================= Disks: Disk /dev/sda: 42.9 GB, 42949672960 bytes Candidate Windows partitions found: 1 : /dev/sda1 40958MB BOOT

Здесь найден один диск с одним разделом

Please select partition by number or q = quit d = automatically start disk drivers m = manually select disk drivers to load f = fetch additional drivers from floppy / usb a = show all partitions found l = show propbable Windows (NTFS) partitions only Select: [1]

Наш выбор 1.

Selected 1 Mounting from /dev/sda1, with filesystem type NTFS NTFS volume version 3.1.

На выбран устройстве смонтирована файловая система NTFS.

Шаг 2: Указываем директорию реестра

========================================================= ¤ Step TWO: Select PATH and registry files ========================================================= What is the path to the registry directory? (relative to windows disk) [WINDOWS/system32/config] :

Показана директория по умолчанию и здесь достаточно просто согласиться и получаем список интересующих файлов.

-rw------- 2 0 0 262144 Feb 28 2007 BCD-Template -rw------- 2 0 0 6815744 Sep 23 12:33 COMPONENTS -rw------- 1 0 0 262144 Sep 23 12:33 DEFAULT drwx------ 1 0 0 0 Nov 2 2006 Journal drwx------ 1 0 0 8192 Sep 23 12:33 RegBack -rw------- 1 0 0 524288 Sep 23 12:33 SAM -rw------- 1 0 0 262144 Sep 23 12:33 SECURITY -rw------- 1 0 0 15728640 Sep 23 12:33 SOFTWARE -rw------- 1 0 0 9175040 Sep 23 12:33 SYSTEM drwx------ 1 0 0 4096 Nov 2 2006 TxR drwx------ 1 0 0 4096 Feb 27 2007 systemprofile Select which part of registry to load, use predefined choices or list the files with space as delimiter 1 - Password reset [sam system security] 2 - RecoveryConsole parameters [software] q - quit - return to previous [1] :

Выбираем 1 для сброса пароля.

Шаг 3: Внесение изменений в учетные записи

Происходит копирование параметров SAM (диспетчер учетных записей безопасности) во временную папку.

Selected files: sam system security

Copying sam system security to /tmp

=========================================================

¤ Step THREE: Password or registry edit

=========================================================

chntpw version 0.99.5 070923 (decade), (c) Petter N Hagen

Hive name (from header): <SystemRootSystem32ConfigSAM>

ROOT KEY at offset: 0x001020 * Subkey indexing type is: 666c

Page at 0x44000 is not 'hbin', assuming file contains garbage at end

File size 524288 [80000] bytes, containing 11 pages (+ 1 headerpage)

Used for data: 288/250904 blocks/bytes, unused: 15/23176 blocks/bytes.

Hive name (from header):

ROOT KEY at offset: 0x001020 * Subkey indexing type is: 686c

Page at 0x8b4000 is not 'hbin', assuming file contains garbage at end

File size 9175040 [8c0000] bytes, containing 2117 pages (+ 1 headerpage)

Used for data: 96982/6224016 blocks/bytes, unused: 4381/2830032 blocks/bytes.

Hive name (from header): <emRootSystem32ConfigSECURITY>

ROOT KEY at offset: 0x001020 * Subkey indexing type is: 666c

Page at 0x6000 is not 'hbin', assuming file contains garbage at end

File size 262144 [40000] bytes, containing 5 pages (+ 1 headerpage)

Used for data: 334/17312 blocks/bytes, unused: 7/3008 blocks/bytes.

* SAM policy limits:

Failed logins before lockout is: 0

Minimum password length : 0

Password history count : 0

======== chntpw Main Interactive Menu ========

Loaded hives:

1 - Edit user data and passwords

2 - Syskey status & change

3 - RecoveryConsole settings

- - -

9 - Registry editor, now with full write support!

q - Quit (you will be asked if there is something to save)

What to do? [1] ->

Выбираем интересующий нас пункт под цифрой 1 и получаем список всех локальных учетных записей, зарегистрированных в нашем Windows.

===== chntpw Edit User Info & Passwords ==== | RID -|---------- Username ------------| Admin? |- Lock? --| | 03e8 | admin | ADMIN | | | 01f4 | Administrator | ADMIN | dis/lock | | 03ec | grumf1 | | | | 03ed | grumf2 | | | | 03ee | grumf3 | | | | 01f5 | Guest | | dis/lock | | 03ea | jalla1 | ADMIN | *BLANK* | | 03eb | jalla2 | | *BLANK* | | 03e9 | petro | ADMIN | *BLANK* |

В крайней правой колонке Lock?отображается статус пароля. Отсутствует / заблокирован (dis/lock) или пустой (*BLANK*). Колонка Admin? показывает нам принадлежит ли учетная запись к группе администраторов. Мы выбираем учетную запись admin, что позволит нам завладеть учетной записью администратора компьютера. Для этого нам необходимо ввести RID или имя учетной записи.

Select: ! - quit, . - list users, 0x - User with RID (hex) or simply enter the username to change: [Administrator] admin RID : 1000 [03e8] Username: admin fullname: comment : homedir : User is member of 1 groups: 00000220 = Administrators (which has 4 members)

Пользователь состоит в группе 220 — группа администраторов.

Account bits: 0x0214 = [ ] Disabled | [ ] Homedir req. | [X] Passwd not req. | [ ] Temp. duplicate | [X] Normal account | [ ] NMS account | [ ] Domain trust ac | [ ] Wks trust act. | [ ] Srv trust act | [X] Pwd don't expir | [ ] Auto lockout | [ ] (unknown 0x08) | [ ] (unknown 0x10) | [ ] (unknown 0x20) | [ ] (unknown 0x40) | Failed login count: 0, while max tries is: 0 Total login count: 3

Показана информация о статусе учетной записи.

- - - - User Edit Menu: 1 - Clear (blank) user password 2 - Edit (set new) user password (careful with this on XP or Vista) 3 - Promote user (make user an administrator) (4 - Unlock and enable user account) [seems unlocked already] q - Quit editing user, back to user select Select: [q] > 1 Password cleared!

Если бы учетная запись была заблокирована, то для разблокирования нужно выбрать 4. Но так как с пользователем все в порядке, то мы выбираем 1 и просто удаляем пароль.

Select: ! - quit, . - list users, 0x - User with RID (hex) or simply enter the username to change: [Administrator] !

Затем возвращаемся в главное меню при помощи выбора символа «!»

======== chntpw Main Interactive Menu ========

Loaded hives:

1 - Edit user data and passwords

2 - Syskey status & change

3 - RecoveryConsole settings

- - -

9 - Registry editor, now with full write support!

q - Quit (you will be asked if there is something to save)

What to do? [1] -> q

Выбираем «q» для выхода.

Шаг 4. Записываем изменения. Отвечаем «y» для записи внесенных изменений

Hives that have changed: # Name 0 - OK ========================================================= ¤ Step FOUR: Writing back changes ========================================================= About to write file(s) back! Do it? [n] : y

Writing sam

Редактирование завершено

***** EDIT COMPLETE ***** You can try again if it somehow failed, or you selected wrong New run? [n] : n ========================================================= * end of scripts.. returning to the shell.. * Press CTRL-ALT-DEL to reboot now (remove floppy first) * or do whatever you want from the shell.. * However, if you mount something, remember to umount before reboot * You may also restart the script procedure with 'sh /scripts/main.sh' (Please ignore the message about job control, it is not relevant) BusyBox v1.1.0-pre1 (2005.12.30-19:45+0000) Built-in shell (ash) Enter 'help' for a list of built-in commands. sh: can't access tty; job control turned off

Выбираем «n» и завершаем работу с программой.

Major Geeks Special Offer:

Offline NT Password & Registry Editor is for advanced users who want to reset the password of any user that has a local account on your Windows system.

For some background, Windows stores your user information, including encrypted versions of the passwords, in a file called ‘sam,’ usually found in windowssystem32config. This file is part of the registry, in a binary format and not easy to get at.

Offline NT Password & Registry Editor is designed to get around this and make it simple to access that part of the registry.

Offline NT Password & Registry Editor can detect and offer to unlock locked or disabled out user accounts without knowing the password.

There is also a registry editor and other registry utilities that work under Linux and Unix should you have other things you need to modify in the registry.

Advanced users should only use Offline NT Password and Registry Editor. There are a lot of things that could go wrong here. Documentation is available at the homepage.

Editor’s Note:

This zip file contains both the USB and DVD files required.

Comment Rules & Etiquette — We welcome all comments from our readers, but any comment section requires some moderation. Some posts are auto-moderated to reduce spam, including links and swear words. When you make a post, and it does not appear, it went into moderation. We are emailed when posts are marked as spam and respond ASAP. Some posts might be deleted to reduce clutter. Examples include religion, politics, and comments about listing errors (after we fix the problem and upvote your comment). Finally, be nice. Thank you for choosing MajorGeeks.

© 2000-2023 MajorGeeks.com

- Скачиваем утилиту для CD-диска или USB.

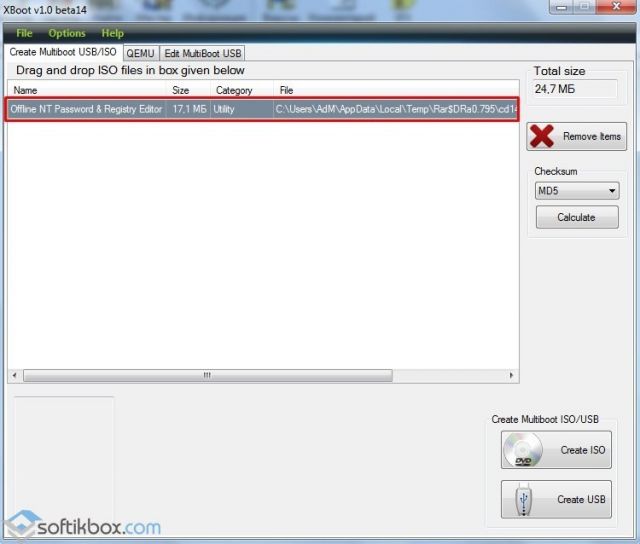

- Теперь делаем загрузочный носитель. Рассмотрим, как создать флешку или диск на примере простой программы XBoot. Отметим, что для её работы нужны фреймворки не ниже 4 версии.

- Запускаем софт (установка не требуется). Перетаскиваем образ программы для сброса пароля.

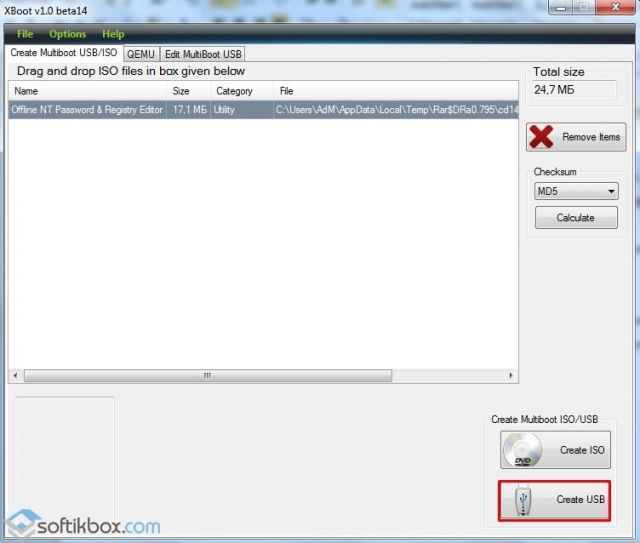

- Далее нажимаем «Create ISO» или «Create USB». В первом случае вам удастся создать образ для записи на диск. Во втором случае вы создадите готовую загрузочную флешку.

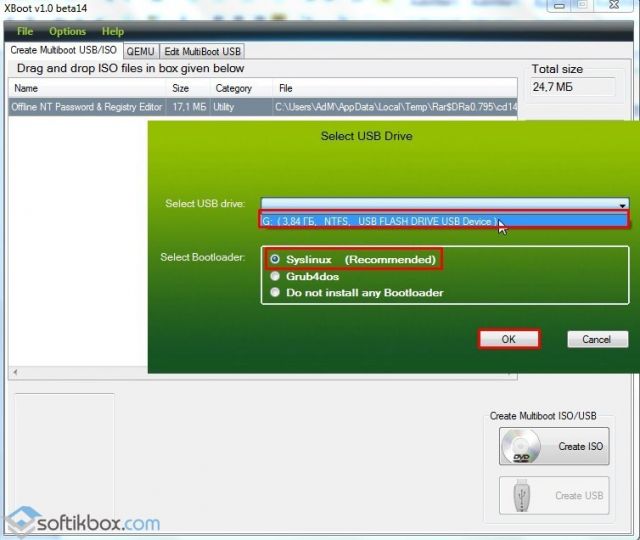

- Далее выбираем флешку. Оставляем рекомендованный тип загрузчика и жмём «Ок».

- Запустится создание диска.

- После того, как загрузочная мультифлешка будет готова, стоит перейти в BIOS и выставить приоритетность загрузки с флешки.

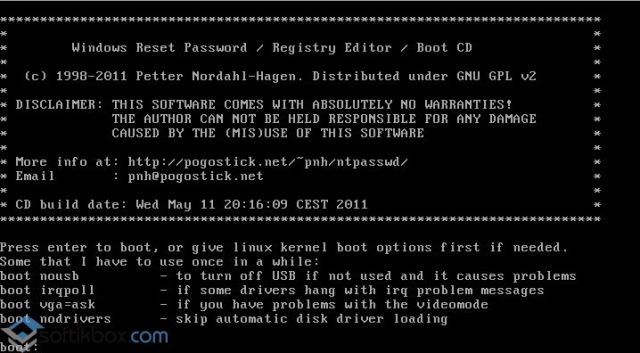

- Запустится программа Offline NT Password and Registry editor. Внешне она похожа на командную строку.

- Нужно будет указать, на каком диске установлена Windows. Выбираем диск по размеру. Нажимаем «1» или «2».

- Далее программа попросит указать путь к файлу SAM. Однако это не совсем файл, а куст реестра, который хранится в С:/Windows/System32/config. Его сама предложить программа. Просто жмём «Enter».

- Далее программа предложит два варианты действия:

- Сбросить пароль;

- Восстановить пароль.

- Выбираем первый пункт.

- Теперь вновь выбираем первый вариант и смотрим информацию системы.

- В формате 0xABCD вводим идентификаторы пользователя, где ABCD – это RID, который указан в первом столбце.

- Далее жмём «1» — сброс пароля или «2» — его смена.

- Теперь по очерёдности вводим «q» — чтобы внести изменения, «y» — подтвердить действия и «n» — выйти из программы.

- Нажимаем «Alt+Ctrl+Del», чтобы перезагрузить ПК. Пароль сброшен.

Важно! Даже если вы что-то введёте неправильно, программа не внесёт изменений и попытку можно будет повторить вновь.

Сброс пароля с помощью установочного диска

Этот метод достаточно прост и подразумевает собою вход в систему под учётной записью Администратора, который по умолчанию не имеет пароля.

Для сброса пароля данным методом выполняем следующие действия:

- Вставляем установочный диск в дисковод.

- Выставляем в BIOSе приоритетность загрузки с диска.

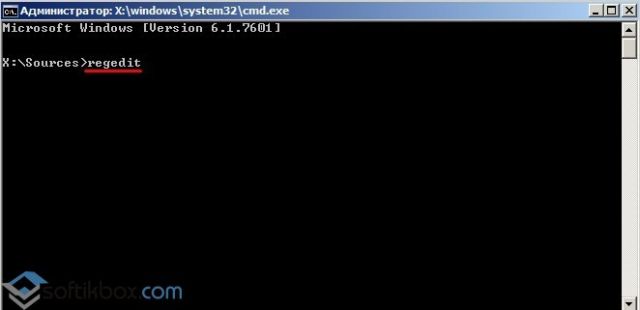

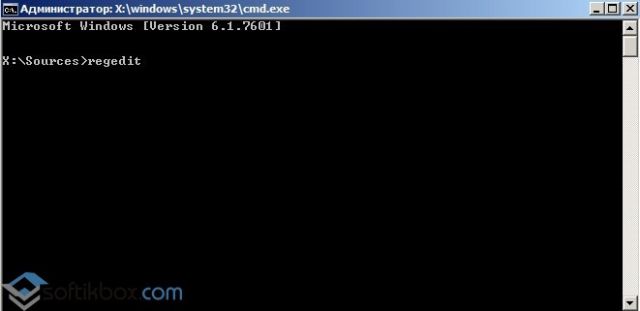

- Как только появится окно загрузчика, нажимаем «Shift+F10», чтобы вызвать командную строку. Вводим «regedit».

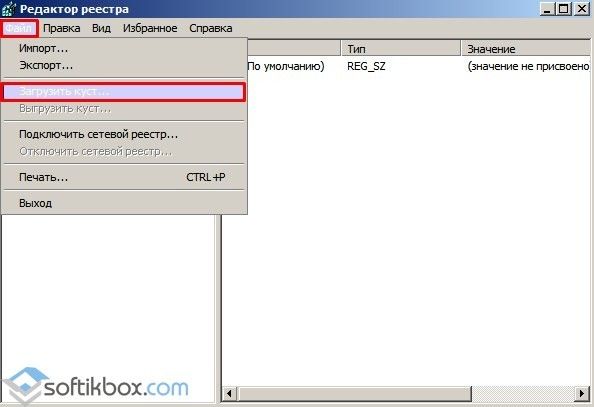

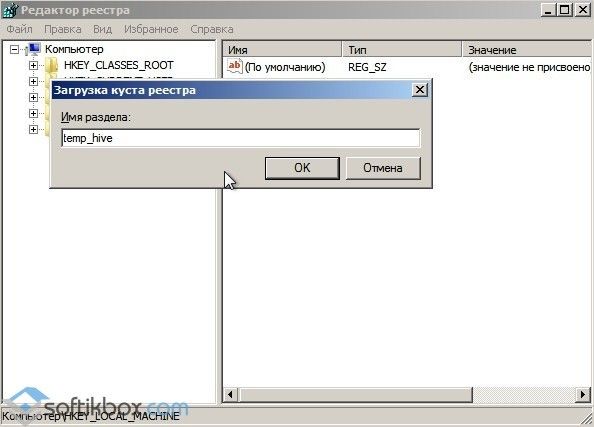

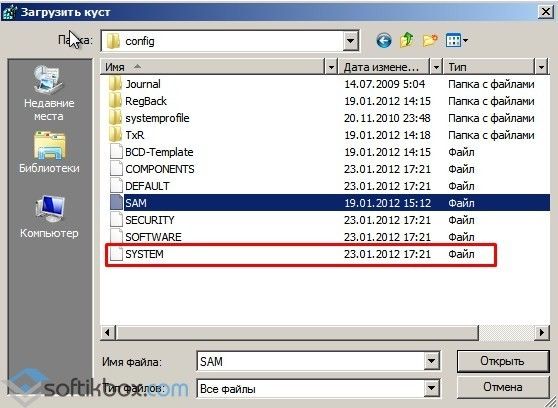

- Откроется редактор реестра. Выбираем «Файл», «Загрузить куст».

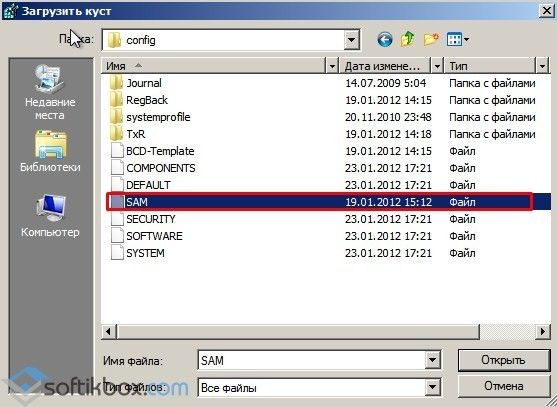

- Переходим по адресу «WindowsSystem32config». Выбираем файл «SAM».

- Для загружаемого куста имя можно указать любое.

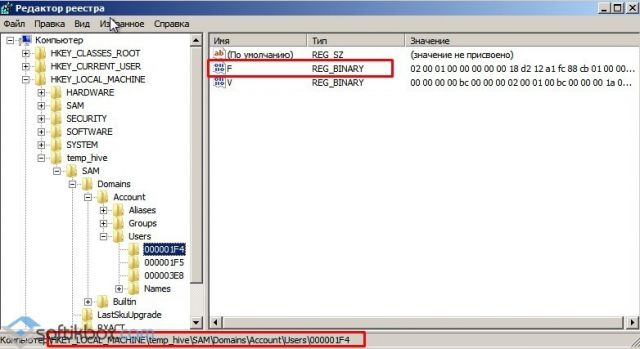

- Теперь переходим по ветке «HKEY_LOCAL_MACHINEимя_кустаSAMDomainsAccountUsers00001F4». Здесь нужно открыть параметр «F».

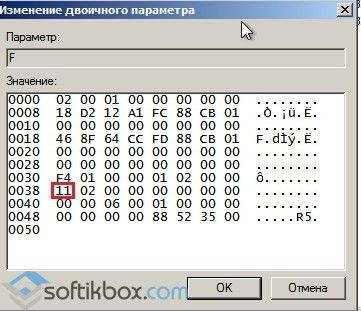

- В нём будет много цифр. ВНИМАТЕЛЬНО выбираем строчку с числом «0038» и изменяем число «11» на «10». НИКАКОЕ другое число менять не нужно!

- От редактирования этого файла зависит успех загрузки системы от имени Администратора. В противном случае вы не сможете вообще загрузиться в Windows.

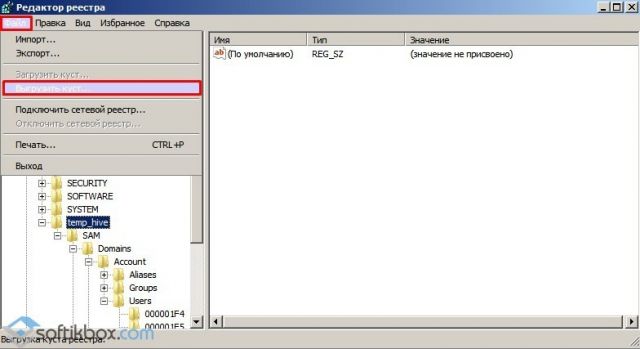

- Во время загрузки куста мы задавали имя «temp_hive».

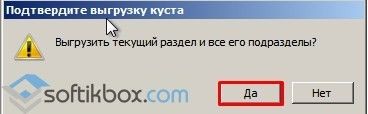

- Теперь куст надо выгрузить. Для этого выделяем куст «HKEY_LOCAL_MACHINEимя_куста и выбираем «Файл» → «Выгрузить куст…». Подтверждаем выгрузку.

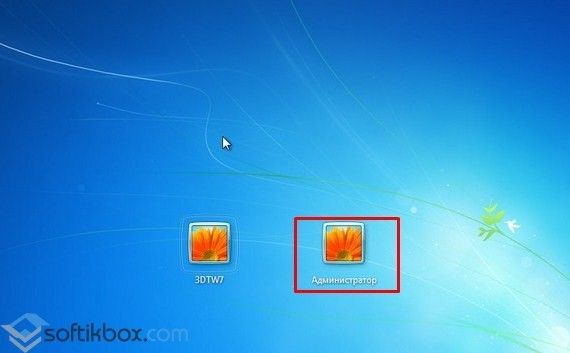

- Теперь закрываем все окна. Извлекаем установочный диск и входим в систему. Выбираем учётную запись администратора.

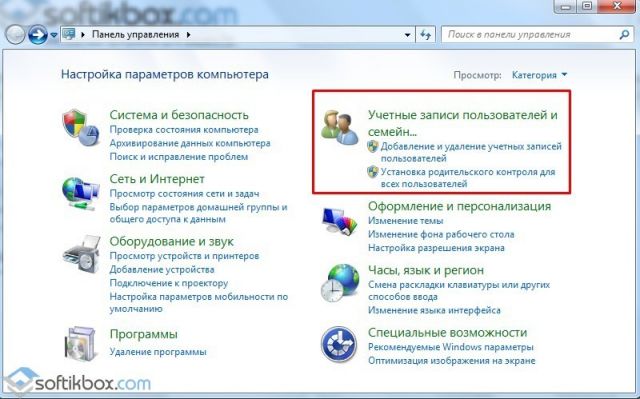

- Переходим в «Панель управления» и выбираем «Учётные записи пользователя…».

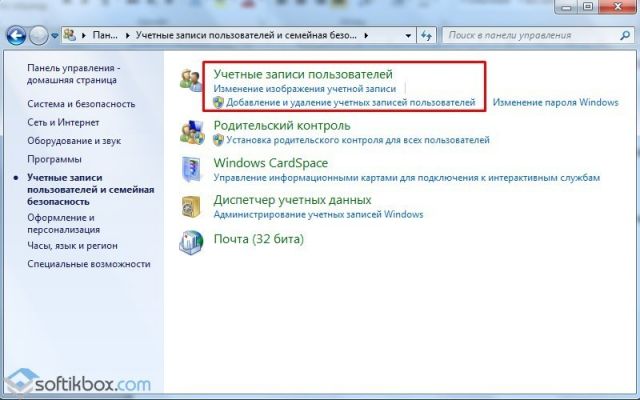

- Здесь также выбираем раздел с идентичным названием.

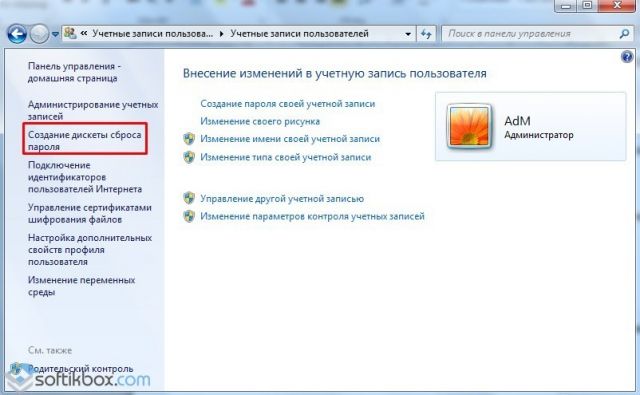

- В новом окне появится кнопка «Изменить пароль» или в левом меню можно будет создать диск или флешку для сброса пароля.

Читайте также: Как поставить пароль на компьютер Windows 10

Сброс пароля Администратора штатными методами

Выполнить сброс пароля Администратора в Windows 7 можно в несколько этапов.

Подготовительный этап

- Загружаемся с установочного диска и нажимаем «Shift+F10».

- В командной строке вводим «regedit».

- Выделяем раздел «HKEY_LOCAL_MACHINE» и нажимаем «Файл», «Загрузить куст».

- Переходим по тому же адресу, что и в предыдущем способе. Только выбираем файл «SYSTEM».

- Имя куста называем любое.

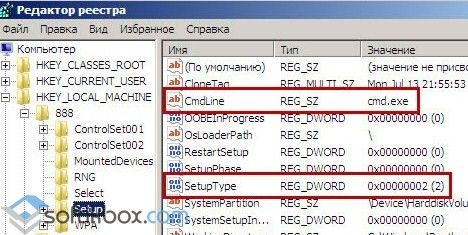

- Теперь переходим по ветке «HKEY_LOCAL_MACHINEимя_кустаSetup».

- Редактируем два параметра: «CmdLine», задав ему значение «cmd.exe», а также SetupType, ввел значение «2».

- Теперь выделяем названый куст и выбираем «Файл», «Выгрузить». Подтверждаем выбранные действия.

- Перезагружаем компьютер.

Этап сброса пароля Администратора

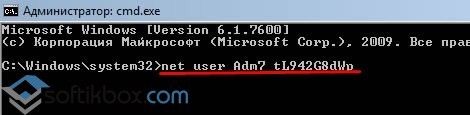

В обычном режиме Windows 7 запускаем командную строку с правами администратора и вводим «net user имя_пользователя новый_пароль».

На примере это будет выглядеть следующим образом:

ВАЖНО! Если пароль или имя пользователя имеют пробелы, стоит данные ввести в кавычках. Если же вы забыли имя учётной записи, то стоит ввести «net user» и система сама отобразит существующие на ПК учётные записи.