Проникаем в чужой ПК при помощи Shodan

DEEPSIDEПривет, сегодня мы рассмотрим способ получения доступа к ПК с помощью известного как «Чёрный Гугл» — Shodan. Перед тем, как мы начнём, я бы хотел рассказать о том, что такое шодан и в чём будет заключаться способ.

Shodan.

Shodan — это поисковая система, которая позволяет пользователю находить компьютеры определенного типа, подключенные к Интернету, используя различные фильтры. Некоторые также описывают его как поисковик сервисных баннеров, которые представляют собой метаданные, которые сервер отправляет обратно клиенту.

Способ.

Итак. В чём же суть?

В начале 2015 года компания Asus исправила критическую уязвимость в своих роутерах. «Дыра» была в службе по имени infosvr, использующейся утилитами Asus для облегчения настройки роутера путём его автоматического обнаружения в локальной сети. Уязвимость позволяла выполнять любые команды с правами root (ведь infosvr тоже root), что давало злоумышленнику полный контроль над системой.

Но Asus выпустила исправленные прошивки. Теперь это всё в прошлом. Или нет? Хм… А как часто обыватели обновляют прошивки на своих роутерах? Сейчас мы это проверим.

Приступим!

Для начала перейдём на сайт Shodan — https://www.shodan.io и пройдём простую процедуру регистрации:

Теперь можно приступать к поиску.

К счастью, у шодана есть определённые фильтры, с помощью которых мы можем сделать свой поисковой диапазон максимально точным. Необходимые «теги» для нашего запроса:

- port: 21 — покажет нам все устройства с портом 21 — FTP.

- asus 230 — покажет нам устройства asus 230-го выпуска.

Итоговая команда выглядит так:

port:21 asus 230

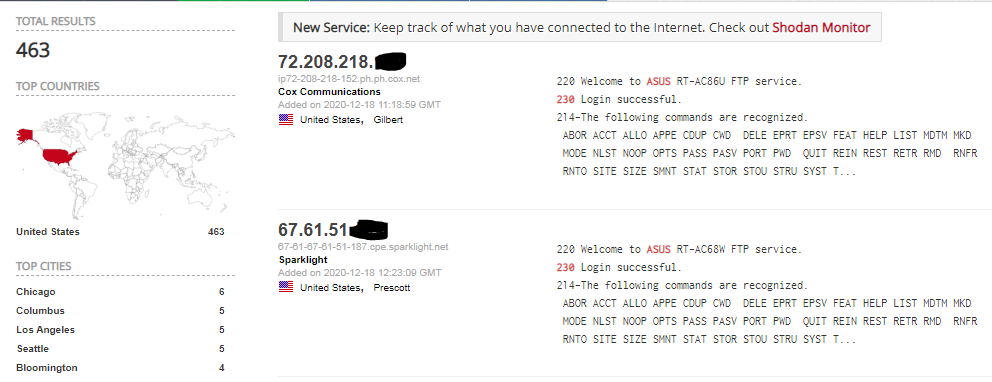

На момент написания статьи уязвимо было 3,419 устройств по всему миру!

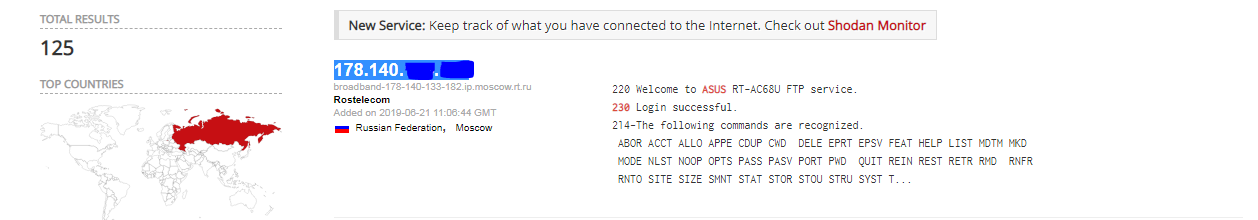

Полную статистику нам покажет шодан:

Для начала «прогуляемся» по России. Для этого формируем такой запрос в Shodan’e:

port:21 asus 230 country:"RU"

И получаем 491 уязвимое устройство. Но и это не предел фильтра поиска Shodan’a, ведь мы можем отфильтровать роутеры по городам, так и сделаем!

Запрос, на примере города Москва:

port:21 asus 230 country:"RU" city:"Moscow"

В этом городе оказалось 125 устройств. На этом запросе остановимся, пришло время получать доступ к файлам!

Для коннекта к FTP можно пользоваться двумя методами:

- Через клиент FileZilla

- Прямиком через браузер

Рассмотрим оба варианта.

FileZilla.

FileZilla — это свободный многоязычный FTP-клиент с открытым исходным кодом для Microsoft Windows, macOS и Linux.

Скачать FileZilla можно с официального сайта проекта.

Открываем программу, теперь копируем IP с Shodan’a и вставляем в поле с именем «Хост», в поле «Порт» указываем порт который мы использовали при поиске роутеров — 21. Теперь в картинках:

Далее просто нажимаем на «Быстрое соединение» и получаем список файлов и папок жертвы:

Для того, чтобы скачать файл с компьютера просто нажимаем: ПКМ => Скачать.

Браузер.

Тут всё гораздо проще, копируем IP, в адресной строке браузера пишем следующее:

ftp://ip

И так-же получаем доступ к файлам и папкам уязвимой жертвы:

Интересные находки.

Пожалуй самая интересная часть статьи)

Найти тут можно абсолютно всё: начиная от сканов паспортов, заканчивая проектами какого-либо программиста.

Моей самой большой находкой был целый пак паспортов, документы о переселении людей(?), данные о прописке, какой-то компании. Это было найдено ~ за 10 минут простого сёрфинга по уязвимым роутерам.

Заключение.

Сегодня мы изучили базовые фильтры для поиска в «гугле для хакера» — Shodan. Также благодаря нему же сумели проникнуть в чужой ПК, в поисках интересных (для нас) файлов. Эта статья в очередной раз доказывает, что имея даже последние обновления на роуетере (да и вообще во всей технике, ПО) есть люди, которые халатно отнеслись к своей безопасности.

На этом всё, надеюсь эта статья была полезным начинающим и более продвинутым пентестерам, удачи.

Интернет ошибочно отождествляют исключительно с вебом, но всемирная паутина доступная через браузер — это всего лишь вершина айсберга глобальной сети. Ее подводная часть куда разнообразнее, и хоть она скрыта от глаз рядовых пользователей, ничто не мешает изучать ее специализированными средствами. Одним из таких сервисов, сделанных “под ключ” и устроенных по типу швейцарского ножа, можно назвать Shodan.

Если гугл индексирует новостные сайты и энциклопедии, специально выставленные на всеобщее обозрение, то Shodan — это поисковая система, которая целенаправленно индексирует все подключенные к интернету вычислительные устройства (веб-камеры, маршрутизаторы, серверы и новомодные IoT-девайсы) и позволяет находить их с помощью различных поисковых запросов и фильтров.

Шодан можно описать и как поисковую систему для баннеров служб, которые представляют собой метаданные, отправляемые клиенту сервером при установлении соединения. В метаданные баннера может входить информация о серверном программном обеспечении, конкретных опциях поддерживаемых службой, приветственное сообщение или что-то еще, что клиент должен узнать перед взаимодействием с сервером.

Поисковик получил свое название в честь вымышленного искусственного интеллекта и главного антагониста компьютерных игр System Shock и System Shock 2 — SHODAN можно расшифровать как Sentient Hyper-Optimized Data Access Network, Разумная гипер-оптимизированная сеть доступа к данным.

Используя инструменты сканирования, аналогичные nmap, поисковые “пауки” серверов Shodan обходят и опрашивают значительную часть адресного пространства IPv4, в основном пытаясь найти каждое устройство, подключенное к Интернету, и получить его “цифровой отпечаток”. Сканеры Shodan определяют, какие сетевые службы предоставляет каждое найденное интернет-устройство, а также собирают все данные заголовка, которые могут идентифицировать программное обеспечение или оборудование, которые используют эти подключенные к Интернету устройства. Shodan удобно хранит всю эту информацию в своей базе данных, позволяя пользователям искать названия программ и находить любые устройства в Интернете, содержащие заданное программное обеспечение.

Shodan собирает данные в первую очередь о доступных службах веб-серверов ( HTTP / HTTPS — порты 80, 8080, 443, 8443), а также FTP (порт 21), SSH (порт 22), Telnet (порт 23), SNMP (порт 161), IMAP. (порты 143 или 993), SMTP (порт 25), SIP (порт 5060), и потоковой передачи в реальном времени (протокол RTSP, порт 554). Последний может использоваться для доступа к веб-камерам и их видеопотоку.

Полученную информацию можно использовать и с пользой и во вред. К примеру, поисковик Shodan помогает ученым оценивать уровень распространения тех или иных устройств, операционных систем и веб-инструментов, а также выяснять текущий уровень проникновения интернета в любые населенные пункты с точностью до квартала. А хакеры, создавшие новый эксплойт против определенного программного обеспечения, используют Shodan как инструмент для поиска жертв в Интернете.

Важное предупреждение:

Каждый раз, обращаясь к открытым ресурсам интернета вещей, вы можете случайно нарушить закон. Шодан размывает грань между дозволенным и запретным, позволяя с легкостью находить как ресурсы, намеренно предназначенные для общего пользования, так и “двери”, случайно оставленные ”не запертыми”. Во втором случае ваш доступ к такой информации может оказаться неправомерным по законам той страны, где физически находится исследуемый ресурс или устройство. Поэтому думайте о последствиях своих действий до того, как их совершите.

Второе важное предупреждение:

Вы не первый, кто воспользуется поиском Shodan, много опасных личностей пользовались ими до вас, а теперь они охотятся на простодушных новичков-ньюфагов. Поисковые результаты полны устройств с “медовыми ловушками”. Например, файлы на найденном сервере могут быть заражены троянами, а ваш компьютер может быть мгновенно атакован эксплоитом при попытке доступа к якобы уязвимому ресурсу из результатов поиска. Поэтому примите меры безопасности! Не стоит открывать внешние ссылки из результатов поиска Shodan с основного компьютера, лучше это делать в специальном образе виртуальной машины, который вы потом уничтожите. Использование прокси-серверов, VPN и файрволов также не будет лишним.

По умолчанию функция поиска сайта использует введенное слово для поиска, как точное выражение для поискового запроса. Как и в поиске гугла поисковую фразу можно уточнить специальными словами-операторами, чтобы сузить зону поиска на основе метаданных в собранных отпечатках устройств. У Шодана эти слова-операторы свои. Залогом успешного поиска в Shodan является правильно подобранные ключевые слова и операторы к ним, а вместе они образуют поисковую фразу.

Операторы Shodan

City — поиск в определенном городе:

city:«London»

Country — поиск в определенной стране. В формате кодов стран RU, US, FR.

country:«fr»

Hostname — поиск по хосту:

Hostname: .amazon.com

Net — поиск по IP-адресу:

1.1.1.1

Os — поиск определенной операционной системы:

os:«windows server 2012»

Port — поиск определенного порта:

port:443

Before/After — до и после определенной даты. День/Месяц/Год:

before: 11/10/2020

Вот кадр из хакерского сериала Mr. Robot, где главный герой в одном из

эпизодов использует операторы для поиска уязвимого публичного узла корпоративной сети корпорации E.

Полный список операторов поиска Shodan можно получить на этой странице.

Страница с результатами поиска визуально содержит три колонки.

В первой размещены возможные операторы, с помощью которых можно дополнительно отфильтровать и сузить поисковую выдачу: по определенной стране, по порту, по организации (провайдеру), по операционной системе устройства и про продукту.

В третьей колонке отображается так называемый баннер — это ответ, который дало устройство при обращении к нему поискового паука сервера Shodan. Здесь в одной из строк можно поисковую фразу, она будет подсвечена цветом.

Вторая колонка показывает непосредственно сами найденные адреса. При клике по ним произойдет переход на страницу с подробными метаданными конкретного устройства.

Важно помнить, что Shodan — это платный сервис и бесплатные запросы быстро кончаются. Чтобы получить больше поисков требуется регистрация иили приобретение платного пропуска.

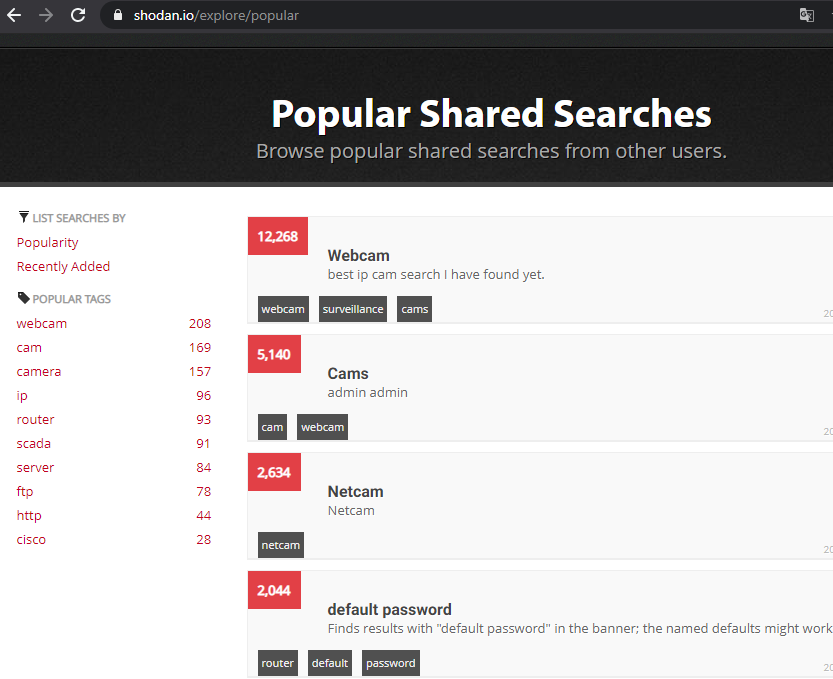

Как уже было сказано выше вероятность найти в Шодане что-либо интересное прямо пропорциональна качеству поисковой фразы. Списки известных паролей по-умолчанию и отчеты фирм, специализирующихся на поиске кибер-угроз и уязвимостей, — ваши лучшие друзья. Если вы не знаете с чего начать, посмотрите страницу с популярными поисковыми запросами или недавно добавленными.

При этом поисковик не выставляет ваши собственные запросы для публичного обозрения, а только те, которые вы намеренно решите опубликовать в специальном разделе сайта.

Примеры интересных поисковых запросов

1. asus 230 country:«US» port:21

Устройства в США производства фирмы ASUS с функцией файлового хранилища и анонимным доступом к папкам FTP-сервера. Здесь решающим фактором оказывается указание номера порта и цифр 230, которые обозначают статус успешной авторизации

2. WIRELESS+INTERNET+CAMERA city:Moscow

Беспроводные камеры Москвы с веб-интерфейсом

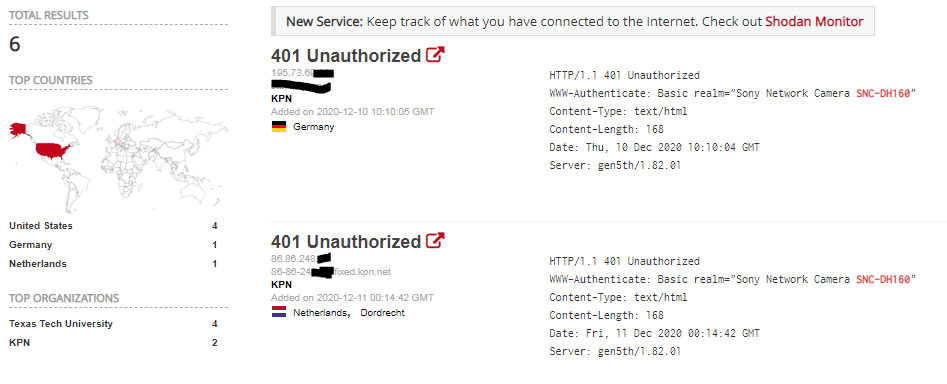

3. SNC-DH160

Камеры видеонаблюдения Sony Professional Solutions, поиск по названию модели. В 2016 году был скандал в связи с обнаружением бэкдора в десятках моделей камер данного производителя. Можно ознакомиться со списком моделей и паролей по-умолчанию в этом отчете, который создала фирма по анализу киберугроз SEC Consult.

4. Webcamxp или Hikvision

Вебкамеры соответствующих систем. В некоторых случаях может потребоваться браузер Internet explorer и установка JAVA-апплета для их просмотра.

5. publicly-known credentials

Эта поисковая фраза найдет различные устройства Cisco с широко известным паролем по умолчанию, который забыли сменить. Похожий результат может дать фраза

“default password”

6. Просто перейдите по ссылке и выбирайте готовые варианты поиска популярных интерфейсов управления индустриальных систем. Ключевые слова на любой вкус и цвет.

Shodan не единственный поисковик по черным ходам и тайным калиткам интернета, таких поисковиков существует существует множество. Можно назвать к примеру Thingful — a search engine for the Internet of Things и IoT Crawler.

Если вы нашли интересные поисковые запросы, поделитесь в комментариях.

Shodan – поисковая система, которая позволяет найти устройства с открытым доступом, камеры, подключенные девайсы и многое другое. Словом, абсолютно всё, что подключается к Интернету.

Shodan был создан в 2009 году John-ом Matherly и на данный момент – это самая большая база уязвимых устройств.

По своей сути, Shodan – это сайт, который даёт возможность каждому проверить своё устройство на уязвимости, но вот неважно, были они найдены или нет, ваше устройство перейдёт в их базу данных. В случае нахождения уязвимости они также будут указаны, с адресом, по которому можно будет установить соединение. По этому подумайте, а нужно ли оно вам.

На сайте уже есть статья, про нахождение уязвимостей вашей сети через телеграм, этот способ будет безопасней как по мне.

Сам же Shodan имеет следующие свойства:

- Explore the Internet of Things – Используй Shodan для того, чтобы увидеть, какое устройство подключено к Интернету, посмотри их месторасположение и кто их использует.

- Monitor Network Security – Следите за всеми компьютерами в сети, которые напрямую доступны из Интернета. Shodan позволяет понять ваш цифровой след.

- See the Big Picture – Веб-сайты – это только одна часть Интернета. Есть электростанции, Smart TV, холодильники и многое другое, что можно найти в Shodan!

- Get a Competitive Advantage – Кто использует ваш продукт? Где они расположены? Используйте Shodan для выполнения эмпирического анализа рынка.

Shodan – поисковая система для хакера | Поиск в Shodan

Shodan – сам себя позиционирует как поисковая система, поэтому с поиском проблем у нас не будет. Однако лично я не понимаю, почему такой ресурс находится в открытом доступе.

И угадайте что? Если вы ответили, что поиск осуществляется с помощью адресной строки, то вы правы!

Конечно, за использование API или полноценный поиск с фильтрами придётся заплатить, но и так можно много чего найти.

Пример поиска по запросу Webcams. Кстати, Shodan включает в себя возможность просмотра местоположения объекта на карте.

Так же можно увидеть подробную информацию о той или иной веб-камере, в нашем случае.

Как я уже сказал, ресурс платный и не доступен для большинства. Цены достаточно большие, если не считать freelance пакета. Можете сами в этом убедиться.

Shodan – поисковая система для хакера | Developers Mode | Enterprise Access

Enterprise Access to Shodan – включает в себя множество дополнительных функций:

- Возможность сохранения данных.

- Лицензия на использования данных.

- Использование Shodan для валидации своих правил фаервола, мониторинг за своим устройством и сохранение уязвимостей в облако.

- Своя собственная база данных в Shodan.

- + 300 портов и +1миллиард баннеров в месяц – продвижение своего ресурса.

- Гибкое использование:

- Загрузка данных с высокой скорость.

- Real-time stream.

- Hard Drive Delivery – Получение информации от Shodan о вашем зарегистрированном продукте каждый месяц.

- Без лимитный доступ.

Developers Mode позволяет использовать API и получить полный список возможностей Shodan на вашем устройстве, даже без доступа к сайту.

Также все люди из вашей компании смогут использовать API.

Цены на использование API:

Shodan – поисковая система для хакера | Проверка на уязвимости | Выводы

Shodan безусловно является мощным поисковиком, если вам надо найти список уязвимых устройств для определенного региона или вы просто решили поиграться, чего делать я крайне не советую, так как это является противозаконным действием.

Кстати, интересный факт, специалисты по кибербезопасности нашли доступ к удаленному управлению атомной станцией с помощью Shodan.

Сильно, весело, но противозаконно, помните об этом.

Удачи в жизни и до встречи.

shodansploit

Shodan is a search engine on the internet where you can find interesting things all over the world. For example, we can find cameras, bitcoin streams, zombie computers, ports with weakness in service, SCADA systems, and more. Moreover, more specific searches are possible. As a result of the search, Shodan shows us the number of vulnerable hosts on Earth.

So what does shodansploit do ?

With Shodan Exploit, you will have all your calls on your terminal. It also allows you to make detailed searches.

All you have to do without running Shodansploiti is to add shodan api.

Note :

The quality of the search will change according to the api privileges you have used.

Screenshot :

Shodan API Documention :

-

REST API Documentation

-

Exploits REST API Documentation

Shodan API Specification :

- Banner Specification

The banner is the main type of information that Shodan provides through the REST and Streaming API. This document outlines the various properties that are always present and which ones are optional.

- Exploit Specification

The exploit type contains the normalized data from a variety of vulnerability data sources. The Exploits REST API returns this type for its search results. This document outlines the various properties that are always present and which ones are optional.

Programming Languages :

- Python

System :

- Linux

- Windows

RUN

root@ismailtasdelen:~# git clone https://github.com/ismailtasdelen/shodansploit.git

root@ismailtasdelen:~# cd shodansploit

root@ismailtasdelen:~/shodansploit# python shodansploit.py

Docker Build

$ docker run -t ismailtasdelen/shodansploit

Docker Run

$ docker run --rm -it ismailtasdelen/shodansploit

What’s on the tool menu ?

[1] GET > /shodan/host/{ip}

[2] GET > /shodan/host/count

[3] GET > /shodan/host/search

[4] GET > /shodan/host/search/tokens

[5] GET > /shodan/ports

[6] GET > /shodan/exploit/author

[7] GET > /shodan/exploit/cve

[8] GET > /shodan/exploit/msb

[9] GET > /shodan/exploit/bugtraq-id

[10] GET > /shodan/exploit/osvdb

[11] GET > /shodan/exploit/title

[12] GET > /shodan/exploit/description

[13] GET > /shodan/exploit/date

[14] GET > /shodan/exploit/code

[15] GET > /shodan/exploit/platform

[16] GET > /shodan/exploit/port

[17] GET > /dns/resolve

[18] GET > /dns/reverse

[19] GET > /labs/honeyscore/{ip}

[20] GET > /account/profile

[21] GET > /tools/myip

[22] GET > /tools/httpheaders

[23] GET > /api-info

[24] Exit

Cloning an Existing Repository ( Clone with HTTPS )

root@ismailtasdelen:~# git clone https://github.com/ismailtasdelen/shodansploit.git

Cloning an Existing Repository ( Clone with SSH )

root@ismailtasdelen:~# git clone https://github.com/ismailtasdelen/ismailtasdelen.git

Contact :

Mail : ismailtasdelen@protonmail.com

Linkedin : https://www.linkedin.com/in/ismailtasdelen/

GitHub : https://github.com/ismailtasdelen/

Telegram : https://t.me/ismailtasdelen/

Donate!

Support the authors:

Paypal:

https://paypal.me/ismailtsdln