- Remove From My Forums

Длина имени учетной записи компьютера

-

Вопрос

-

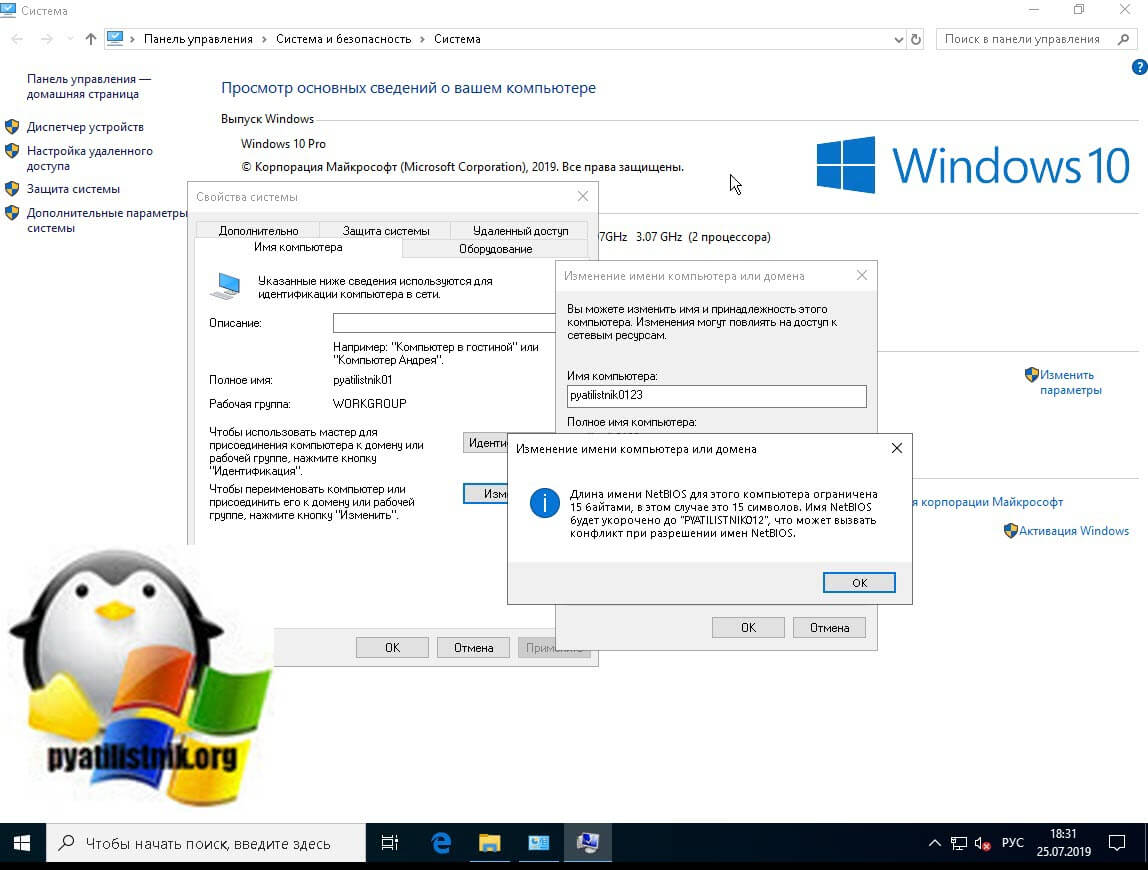

Есть Active Directory на базе Windows Server 2008 R2. Хочется иметь учетные записи компьютеров с длиной имени более 15 символов (как я понимаю, это ограничение родилось из NetBIOS’а). Статья «Имена объектов» (http://technet.microsoft.com/ru-ru/library/cc776019(WS.10).aspx)

говорит, что максимальная длина имени DNS — 63 байта. Однако, при попытке дать машине длинное имя всегда вылезает его обрезание до 15 символов. И если есть 2 имени, у которых совпадают первые 15 символов, то 2е имя не будет добавлено.При этом в статье есть следующие слова «Если стандартные установки безопасности были изменены администратором, то возможно использование имен компьютеров с длиной более 15 символов. Дополнительные сведения см. в разделе

Именование в Active Directory .»Указанная статья (http://technet.microsoft.com/ru-ru/library/cc739093(WS.10).aspx) света на вопрос не проливает в принципе.

Кто-нибудь может разъяснить ситуацию, а еще лучше указать путь достижения желаемого (имен компьютеров, различающихся позднее, нежели в первых 15 символах)?

Ответы

-

Я думаю, что вы создадите себе очень большую головную боль: в принципе вы можете использовать разные имена компьютера для AD (DNS) и для NetBIOS (pre-Windows 2000 ), но эксплуатировать такую систему может оказаться очень запутанным делом. К тому

же Microsoft только тестирует сценарии работы без NetBIOS, но пока не рекомендует их к внедрению.

Сазонов Илья http://www.itcommunity.ru/blogs/sie-wl/

-

Предложено в качестве ответа

29 декабря 2010 г. 11:52

-

Помечено в качестве ответа

Vinokurov Yuriy

30 декабря 2010 г. 9:15

-

Предложено в качестве ответа

Содержание

- Соглашения об именах в Active Directory для компьютеров, доменов, сайтов и OUS

- Аннотация

- Имена компьютеров

- NetBIOS-имена компьютеров

- Имена хостов DNS

- Доменные имена

- Доменные имена NetBIOS

- DNS-доменные имена

- Несоединяемые пространства имен

- Другие факторы

- Имена сайтов

Соглашения об именах в Active Directory для компьютеров, доменов, сайтов и OUS

В этой статье описываются соглашения об именах для учетных записей компьютеров в Windows, доменных именах NetBIOS, доменных именах DNS, сайтах Active Directory и подразделениях, определенных в службе каталогов Active Directory.

Исходная версия продукта: Windows Server 2012 R2

Исходный номер КБ: 909264

Аннотация

В этой статье обсуждаются следующие темы:

- Допустимые символы для имен

- Минимальная и максимальная длина имени

- Зарезервированные имена

- Имена, которые не рекомендуется использовать

- Общие рекомендации, основанные на поддержке Active Directory в небольших, средних и крупных развертываниях

Все объекты, именуются в Active Directory, в AD/AM и LDS, могут соответствовать именам на основе алгоритма, описанного в следующей статье:

Нельзя добавить имя пользователя или объект,которое отличается только знаком с диакритической метой.

В этой статье данное соглашение об именованиях применяется к именам компьютеров, OU и сайтов.

Имена компьютеров

NetBIOS-имена компьютеров

NetBIOS-имена компьютеров могут содержать все буквы и цифры, за исключением расширенных символов, перечисленных в символах disallowed. Имена могут содержать точка, но имена не могут начинаться с точка.

Имена компьютеров NetBIOS не могут содержать следующие символы:

Имена могут содержать точка (.). Но имя не может начинаться с точка. В Microsoft Windows NT разрешено использовать не DNS-имена с периодами. Периоды не следует использовать в Microsoft Windows 2000 или более поздних версиях Windows. При обновлении компьютера, имя NetBIOS которого содержит точка, измените имя компьютера. Дополнительные сведения см. в специальных символах.

В Windows 2000 и более поздних версиях Windows компьютеры, которые являются членами домена Active Directory, не могут иметь имена, состоящие полностью из чисел. Это ограничение из-за ограничений DNS.

Дополнительные сведения о синтаксисе имен NetBIOS см. в синтаксисе имени NetBIOS.

Минимальная длина имени: 1 символ

Максимальная длина имени: 15 символов

16-й символ зарезервирован для определения функций, установленных на зарегистрированном сетевом устройстве.

Специальные символы: Точка (.)

Знак точка разделяет имя на идентификатор области NetBIOS и имя компьютера. Идентификатор области NetBIOS — это необязательная строка символов, идентифицирует логические сети NetBIOS, которые работают в одной физической сети TCP/IP. Чтобы NetBIOS работал между компьютерами, компьютеры должны иметь одинаковый идентификатор области NetBIOS и уникальные имена компьютеров.

Использование областей NetBIOS в именах является устаревшей конфигурацией. Его не следует использовать с лесами Active Directory. Дополнительные сведения об области NetBIOS см. на следующих веб-сайтах:

Имена хостов DNS

DNS-имена могут содержать только алфавитные символы (A-Z), числимые символы (0–9), знак минус (-) и период (.). Символы периода разрешены только в том случае, если они используются для разграничия компонентов имен стилей домена.

В системе доменных имен Windows 2000 (DNS) и DNS Windows Server 2003 поддерживаются символы Юникода. Другие реализации DNS не поддерживают символы Юникода. Избегайте символов Юникода, если запросы будут передаваться на серверы, которые используют реализации DNS, не корпорации Майкрософт.

Дополнительные сведения см. на следующих веб-сайтах:

Имена хостов DNS не могут содержать следующие символы:

восклицательный восклицательный пункт (!)

Подчеркивать имеет специальную роль. Это разрешено для первого символа в записях SRV по определению RFC. Но более новые DNS-серверы также могут разрешить его в любом месте имени. Дополнительные сведения см. в под названием «Соблюдение ограничений имен для ведущих и доменов».

Все символы сохраняют форматирование дела, за исключением символов American Standard Code for Information Interchange (ASCII).

Первый символ должен быть буквой или числом.

Последний символ не должен быть знаком «минус» или «точка».

Нельзя использовать двух символьные пользовательские строки SDDL, перечисленные в хорошо известном списке SIDs. В противном случае операции импорта, экспорта и контроля не удастся.

В Windows 2000 и более поздних версиях Windows компьютеры, которые являются членами домена Active Directory, не могут иметь имена, состоящие полностью из чисел. Это ограничение из-за ограничений DNS.

Регистрация имени хоста DNS заменяет символ дефиса (-) недопустимыми символами.

Минимальная длина имени: 2 символа

Максимальная длина имени: 63 символа

Максимальная длина имени хоста и полного доменного имени составляет 63 на метку и 255 на полное доменное имя.

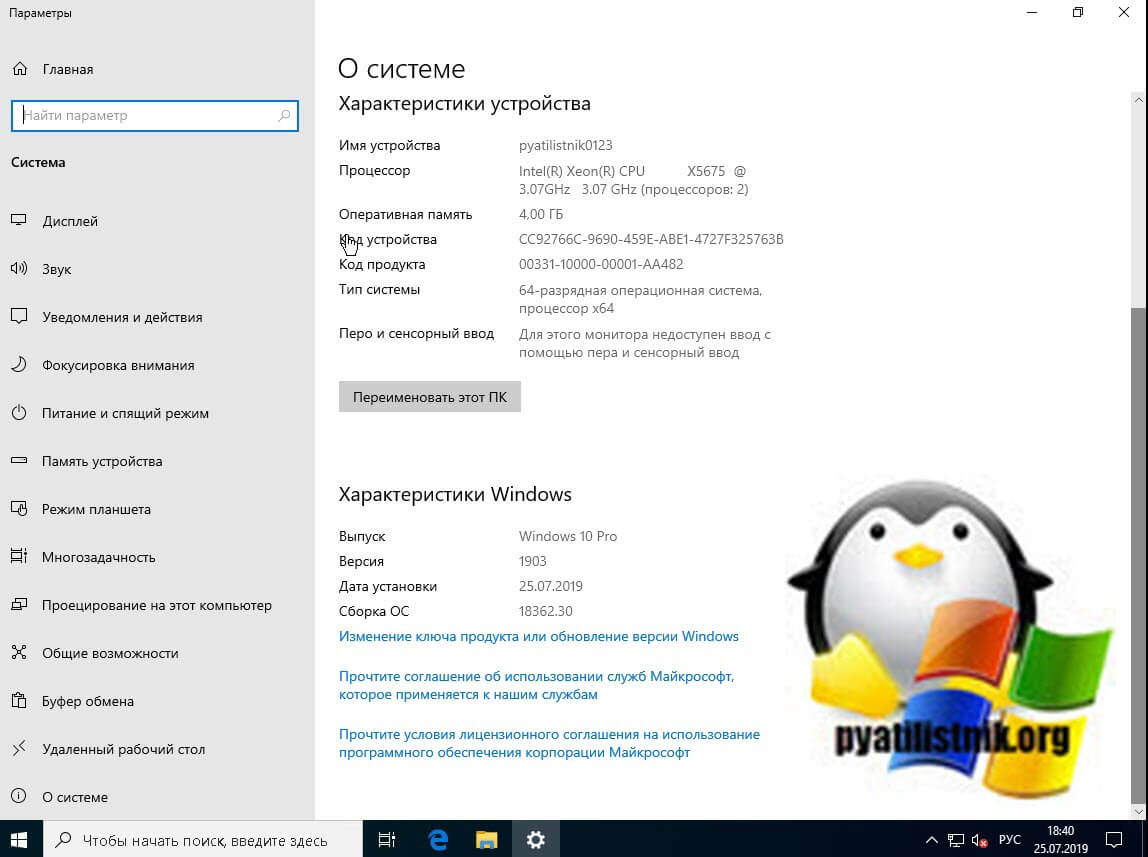

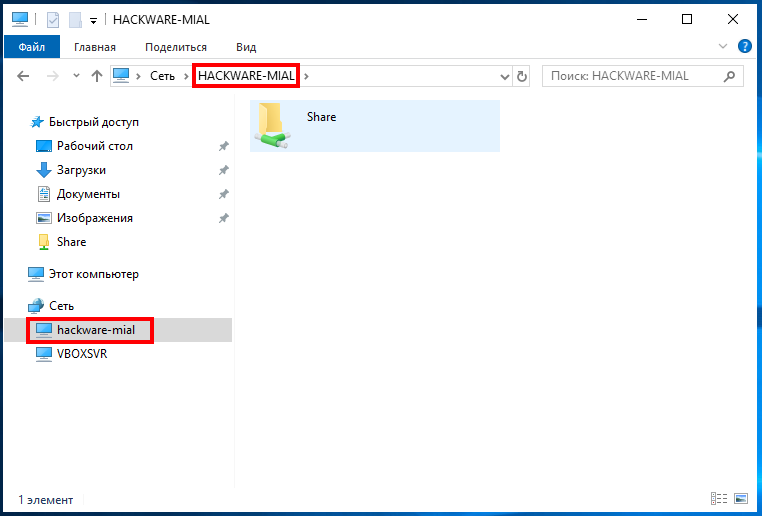

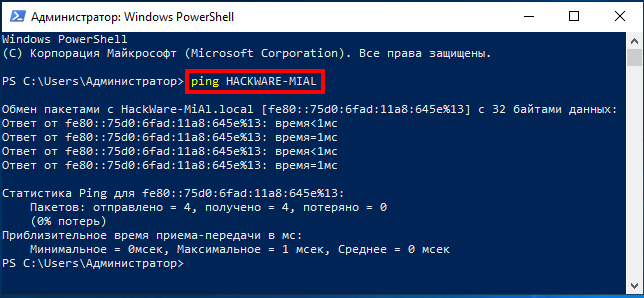

Windows не разрешает имена компьютеров, превышающиеся 15 символов, и нельзя указать имя хоста DNS, которое отличается от имени хоста NETBIOS. Однако можно создать заглавные страницы для веб-сайта, на который будет налагаться эта рекомендация.

В Windows 2000 и Windows Server 2003 максимальное имя хоста и FQDN используют стандартные ограничения длины, упомянутые выше, а также поддержку UTF-8 (Юникод). Так как длина некоторых символов UTF-8 превышает один октет, вы не можете определить размер с помощью подсчета символов.

У контроллеров домена должно быть имя FQDN меньше 155байт.

Зарезервированные имена на RFC 952

Дополнительные сведения см. в rfc952.

Зарезервированные имена в Windows

При создании имен для DNS-компьютеров в новой инфраструктуре DNS Windows Server 2003 используйте следующие рекомендации:

- Выберите имена компьютеров, которые легко запомнить пользователям.

- Определите владельца компьютера в имени компьютера.

- Выберите имя, описывая назначение компьютера.

- Для символов ASCII не используйте символьный случай, чтобы указать владельца или назначение компьютера. Для символов ASCII DNS не чувствителен к буквам, приложения для Windows и Windows не сохраняют дело во всех местах.

- Совпадает с доменным именем Active Directory с основным DNS-суффиксом имени компьютера. Дополнительные сведения см. в разделе «Несоединяемые пространства имен» ниже.

- Используйте уникальное имя для каждого компьютера в организации. Избегайте одинаковых имен компьютеров в разных доменах DNS.

- Используйте символы ASCII. Это гарантирует работу с компьютерами с более ранними версиями Windows, чем Windows 2000.

- В именах DNS-компьютеров используйте только символы, перечисленные в RFC 1123. К этим символам относятся A-Z, a-z, 0-9 и дефис (-). В Windows Server 2003 DNS разрешает большинство символов UTF-8 в именах. Не используйте расширенные символы ASCII или UTF-8, если их не поддерживают все DNS-серверы в вашей среде.

Доменные имена

Вот подробные сведения об именах доменов NetBIOS и DNS.

Доменные имена NetBIOS

NetBIOS-доменные имена могут содержать все буквы и цифры, кроме расширенных символов, перечисленных в символах disallowed. Имена могут содержать точка, но имена не могут начинаться с точка.

Имена компьютеров NetBIOS не могут содержать следующие символы:

Имена могут содержать точка (.). Но имя не может начинаться с точка. В Microsoft Windows NT разрешено использовать не DNS-имена с периодами. Периоды не должны использоваться в доменах Active Directory. При обновлении домена, имя NetBIOS которого содержит период, измените имя, переносив домен в новую структуру домена. Не используйте периоды в новых доменных именах NetBIOS.

В Windows 2000 и более поздних версиях Windows компьютеры, которые являются членами домена Active Directory, не могут иметь имена, состоящие полностью из чисел. Это ограничение из-за ограничений DNS.

Минимальная длина имени: 1 символ

Максимальная длина имени: 15 символов.

16-й символ зарезервирован для определения функций, установленных на зарегистрированном сетевом устройстве.

Зарезервированные имена в Windows

Имена обновленного домена могут включать зарезервированное слово. Однако отношения доверия с другими доменами в этой ситуации не удастся.

Специальные символы: Period (.).

Знак точка разделяет имя на идентификатор области NetBIOS и имя компьютера. Идентификатор области NetBIOS — это необязательная строка символов, идентифицирует логические сети NetBIOS, которые работают в одной физической сети TCP/IP. Чтобы NetBIOS работал между компьютерами, компьютеры должны иметь одинаковый идентификатор области NetBIOS и уникальные имена компьютеров.

Использование областей NetBIOS в именах является устаревшей конфигурацией. Его не следует использовать с лесами Active Directory. Это не является проблемой, но могут быть приложения, которые фильтруют имя и предполагают DNS-имя при обнаружении данной заданной дн.

DNS-доменные имена

DNS-имена могут содержать только алфавитные символы (A-Z), числимые символы (0–9), знак минус (-) и период (.). Символы периода разрешены только в том случае, если они используются для разграничия компонентов имен стилей домена.

В системе доменных имен Windows 2000 (DNS) и DNS Windows Server 2003 поддерживаются символы Юникода. Другие реализации DNS не поддерживают символы Юникода. Избегайте символов Юникода, если запросы будут передаваться на серверы, которые используют реализации DNS, не корпорации Майкрософт.

Дополнительные сведения можно получить на следующих веб-сайтах:

DNS-имена доменов не могут содержать следующие символы:

восклицательный восклицательный пункт (!)

Подчеркивать имеет специальную роль. Это разрешено для первого символа в записях SRV по определению RFC. Но более новые DNS-серверы также могут разрешить его в любом месте имени. Дополнительные сведения см. в под названием «Соблюдение ограничений имен для ведущих и доменов».

При продвижении нового домена вы получаете предупреждение о том, что символ подчеркивания может вызвать проблемы с некоторыми DNS-серверами. Но он по-прежнему позволяет создать домен.

Все символы сохраняют форматирование дела, кроме символов ASCII.

Первый символ должен быть буквой или числом.

Последний символ не должен быть знаком «минус» или «точка».

Минимальная длина имени: 2 символа

Максимальная длина имени: 255 символов

Максимальная длина имени хоста и полного доменного имени составляет 63 на метку и 255 символов на полное доменное имя. Последний вариант основан на максимально возможной длине пути с именем домена Active Directory с необходимыми путями и должен соблюдать SYSVOL ограничение в 260 MAX_PATH символов.

Пример пути SYSVOL содержит:

Они могут содержать входные данные пользователя, такие как имя файла сценария входа, поэтому оно также может достигать значительной длины.

Имя FQDN домена AD отображается в пути дважды, поскольку длина доменного имени домена AD ограничена 64 символами.

В Windows 2000 и Windows Server 2003 максимальное имя хоста и FQDN используют стандартные ограничения длины, упомянутые выше, а также поддержку UTF-8 (Юникод). Так как длина некоторых символов UTF-8 превышает один октет, вы не можете определить размер с помощью подсчета символов.

Пространства имен домена с одной меткой

DNS-имена с одной меткой — это имена, которые не содержат суффикса, например .com .corp , или .net .org companyname . Например, host — это DNS-имя с одной меткой. Большинство интернет-регистраторов не разрешает регистрацию DNS-имен с одной меткой.

Как правило, рекомендуется регистрировать DNS-имена для внутренних и внешних пространств имен у регистратора Интернета. К ним относятся DNS-имена доменов Active Directory, если такие имена не являются поддоменами DNS-имен, зарегистрированных именем вашей организации. Например, corp.example.com это поддомен example.com . Регистрация DNS-имени у интернет-регистратора может помочь предотвратить конфликт имен. Конфликт имен может возникнуть, если другая организация попытается зарегистрировать то же DNS-имя или если ваша организация объединяется с другой организацией, использующей то же DNS-имя.

К проблемам, связанным с пространствами имен с одной меткой, относятся:

DNS-имена с одной меткой нельзя зарегистрировать с помощью интернет-регистратора.

Домены с DNS-именами с одной меткой требуют дополнительной настройки.

Служба DNS Server может не использоваться для поиска контроллеров домена в доменах с DNS-именами с одной меткой.

По умолчанию члены домена на основе Windows Server 2003, windows XP и windows 2000 не выполняют динамические обновления зон DNS с одной меткой.

Дополнительные сведения см. в сведениях о развертывании и работе доменов Active Directory, настроенных с помощью DNS-имен с одной меткой.

Не используйте доменные имена интернета верхнего уровня в интрасети, например .com , .net и .org . Если в интрасети используются доменные имена интернета верхнего уровня, на компьютерах в интрасети, которые также подключены к Интернету, могут возникнуть ошибки разрешения.

Несоединяемые пространства имен

Несоединяемая область имен возникает, когда основной DNS-суффикс компьютера не совпадает с DNS-доменом, участником которого он является. Например, несоединяемая область имен возникает, когда компьютер с DNS-именем находится в домене с dc1.contosocorp.com DNS-именем contoso.com .

Как возникают несоединяемые пространства имен:

Основной контроллер Windows NT 4.0 обновляется до контроллера домена Windows 2000 с помощью исходной версии выпуска Windows 2000. В элементе «Сеть» панели управления определено несколько DNS-суффиксов.

Домен переименовывают, когда лес находится на функциональном уровне леса Windows Server 2003. Основной DNS-суффикс не меняется, чтобы отразить новое DNS-имя домена.

Эффекты несоединяемого пространства имен:

Предположим, что контроллер домена с именем DC1 Windows NT домене 4.0, имя домена NetBIOS которого contoso. Этот контроллер домена обновлен до Windows 2000. При обновлении домен DNS переименовываются. contoso.com В первоначальной версии выпуска Windows 2000 процедура обновления очищает этот режим, который связывает основной DNS-суффикс контроллера домена с его DNS-именем домена. Таким образом, основным DNS-суффиксом контроллера домена является DNS-суффикс Windows NT 4.0, определенный в списке поиска суффиксов Windows NT 4.0. В этом примере DNS-имя — DC1.northamerica.contoso.com .

Контроллер домена динамически регистрирует свои записи расположения службы (SRV) в зоне DNS, соответствующей DNS-имени домена. Однако контроллер домена регистрирует свои записи хоста в зоне DNS, соответствующей основному DNS-суффиксу.

Дополнительные сведения о несоединяемом пространстве имен см. в следующих статьях:

Другие факторы

Леса, подключенные к Интернету

Пространство имен DNS, подключенное к Интернету, должно быть поддоменом домена верхнего или второго уровня пространства имен DNS Интернета.

Максимальное число доменов в лесу

В Windows 2000 максимальное число доменов в лесу составляет 800. В Windows Server 2003 и более поздних версиях максимальное число доменов на функциональном уровне леса 2 составляет 1200. Это ограничение является ограничением многоценных атрибутов, не связанных в Windows Server 2003.

DNS-имена всех узлов, для которых требуется разрешение имен, включают DNS-имя домена Интернета для организации. Поэтому выберите короткое DNS-имя домена в Интернете, которое легко запомнить. Поскольку DNS является иерархической, имена доменов DNS возрастают при добавлении поддоменов в организацию. Короткие доменные имена делают имена компьютеров легко запомнить.

Если в организации имеется интернет-присутствие, используйте имена, относительные к зарегистрированным доменным именам DNS в Интернете. Например, если вы зарегистрировали доменное имя DNS в Интернете, используйте DNS-имя домена, например для доменного contoso.com corp.contoso.com имени интрасети.

Не используйте имя существующей корпорации или продукта в качестве доменного имени. Позже вы можете выполнить конфликт имен.

Избегайте универсального имени, например domain.localhost. Такое же решение может возникнуть и в другой компании, совмеся с ней через несколько лет.

Не используйте аббревиатуру или аббревиатуру в качестве доменного имени. Пользователи могут с трудом распознать бизнес-единицу, представленную аббревиатурой.

Избегайте использования подчеркивать (_) в доменных именах. Приложения могут быть очень неуявными RFC и отклонить имя и не будут устанавливаться или работать в вашем домене. При этом могут возникнуть проблемы со старыми DNS-серверами.

Не используйте имя подразделения или подразделения в качестве доменного имени. Бизнес-единицы и другие подразделения изменятся, и эти доменные имена могут вводить в заблуждение или устареть.

Не используйте географические имена, которые сложно орфографию и запомнить.

Избегайте расширения иерархии доменных имен DNS более чем на пять уровней из корневого домена. Вы можете сократить административные расходы, ограничив область иерархии доменных имен.

Если DNS развертывается в частной сети и не планируется создавать внешнее пространство имен, зарегистрируйте DNS-имя домена, которое вы создаете для внутреннего домена. В противном случае вы можете обнаружить, что имя недоступно при попытке использовать его в Интернете или при подключении к сети, подключенной к Интернету.

Имена сайтов

При создании нового имени сайта рекомендуется использовать допустимое DNS-имя. В противном случае сайт будет доступен, только если используется DNS-сервер Майкрософт. Дополнительные сведения о допустимых DNS-именах см. в разделе «Имена хостов DNS».

DNS-имена могут содержать только алфавитные символы (A-Z), числимые символы (0–9), знак минус (-) и период (.). Символы периода разрешены только в том случае, если они используются для разграничия компонентов имен стилей домена.

В системе доменных имен Windows 2000 (DNS) и DNS Windows Server 2003 поддерживаются символы Юникода. Другие реализации DNS не поддерживают символы Юникода. Избегайте символов Юникода, если запросы будут передаваться на серверы, которые используют реализации DNS, не корпорации Майкрософт.

Дополнительные сведения можно получить на следующих веб-сайтах:

DNS-имена не могут содержать следующие символы:

Содержание

- Максимальные ограничения Active Directory

- Максимальное количество доменов в лесу

- Максимальное количество домен-контроллеров в домене

- Максимальное количество объектов

- Максимальное количество идентификаторов безопасности

- Максимальное количество примененных GPO

- Ограничение на членство в группах

- Максимальное количество членов группы

- Максимальное количество записей в ACL

- Ограничение на имена и пути файлов

- Ограничение на полное доменное имя

- Дополнительные ограничения на длину имен

- Выбор имени компьютера для контроллера домена

- Переименование компьютера

- Дополнительная информация

- Длина имени компьютера в домене

- Элементы масштабируемости Active Directory

- Для чего нужно знать пределы масштабируемости активного каталога

- Максимальное количество объектов в Active Directory

- Максимальное количество идентификаторов безопасности (Relative ID, RID)

- Максимальное количество записей в списках контроля доступа и безопасности

- Ограничения членства в группах для участников безопасности

- Максимальная длина FQDN

- Ограничения имени файла и длины пути

- Максимальное количество примененных объектов групповой политики

- Ограничения доверительных отношений

- Максимальное количество учетных записей на одну транзакцию LDAP

- Рекомендуемое максимальное количество пользователей в группе

- Рекомендуемое максимальное количество доменов в лесу

- Рекомендуемое максимальное количество контроллеров домена в домене

- Максимальный размер kerberos билета

- Конвенции именования в Active Directory для компьютеров, доменов, сайтов и OUs

- Сводка

- Имена компьютеров

- Имена компьютеров NetBIOS

- Имена хозяйнников DNS

- Доменные имена

- Доменные имена NetBIOS

- Доменные имена DNS

- Несоединимые пространства имен

- Другие факторы

- Имена сайтов

Максимальные ограничения Active Directory

Active Directory — структура очень гибкая и масштабируемая, однако она все же имеет свои ограничения. Некоторые из них возможно достичь лишь в теории, с другими мы сталкиваемся регулярно. Начнем с наиболее глобальных.

Максимальное количество доменов в лесу

Для Windows 2000 максимальное рекомендованное количество доменов в лесу составляло не более 800, а начиная с Windows Server 2003 (функциональный уровень леса Windows Server 2003) было увеличено до 1200 доменов. Это ограничение связано с максимальным размером записи базы данных AD.

Максимальное количество домен-контроллеров в домене

Максимальное рекомендуемое количество домен-контроллеров (DC) в домене — 1200. Эта цифра обусловлена ограничением службы репликации (File Replication System, FRS), которая не в состоянии осуществлять репликацию папки SYSVOL между большим количеством объектов.

Максимальное количество объектов

Каждый контроллер домена в лесу Active Directory за время своего существования может создать чуть меньше 2.15 миллиарда объектов. Ограничение касается всех объектов из всех разделов AD, хранящихся на данном контроллере домена. Связано это ограничение с тем, что каждый DC имеет собственный пул идентификаторов Distinguished Name Tags (DNTs). Диапазон значений DNTs лежит в диапазоне от 0 до 2 147 483 393. При создании каждого объекта из этого пула выделяется уникальный DNT, который не может быть использован повторно, даже если объект будет удален. Таким образом, контроллеры домена ограничены в создании примерно 2-мя миллиардами объектов (включая объекты, создаваемые путем репликации).

Максимальное количество идентификаторов безопасности

По умолчанию в домене AD можно создать около одного миллиарда субъектов безопасности (пользователей, компьютеров или групп). Ограничение связано с тем, что каждому субъекту безопасности при создании назначается уникальный идентификатор (Relative ID, RID) из общего пула. В Windows Server 2008 R2 и более ранних операционных системах общий размер пула RID ограничен 2 30 (1 073 741 823) идентификаторами. Начиная с Windows Server 2012 при достижении этого предела есть возможность разблокировать 31-й разряд, тем самым увеличив пул RID вдвое — до 2 31 (2 147 483 628) идентификаторов.

Максимальное количество примененных GPO

К каждому аккаунту пользователя или компьютера в домене можно применить не более 999 объектов групповых политик (Group Policy objects, GPO). Это не значит, что общее количество GPO в системе жестко ограничено, просто один пользователь или компьютер не сможет обработать больше 999 GPO. Ограничение это установлено для повышения производительности.

Ограничение на членство в группах

Каждый из субъектов безопасности (пользователей, компьютеров или групп) может быть членом не более чем 1015 групп, вне зависимости от их вложенности. Это связано с ограничением на размер токена доступа, который создается для каждого субъекта безопасности.

Максимальное количество членов группы

В домене Windows 2000 максимальное рекомендованное число членов группы составляет 5000. Эта рекомендация основана на количестве одновременных атомарных изменений, которые могут быть совершены в одной транзакции базы данных. Начиная с Windows Server 2003 (уровень функционирования леса Windows Server 2003) для репликации используется технология Linked Value Replication (LVR), позволяющая реплицировать отдельные значения многозначного атрибута. Т.е. в Windows 2000 при изменении одного из членов группы (группа как вариант многозначного атрибута) вся группа должна быть реплицирована, тогда как при использовании LVR реплицируется только тот член группы, который был изменен. Это позволяет превысить ограничение на 5 000 членов в группе.

На данный момент каких либо новых рекомендаций на этот счет нет. Согласно данным Microsoft, в производственной среде зафиксировано более 4 миллионов членов группы, а в тестовой — 500 миллионов.

Максимальное количество записей в ACL

Доступ к объектам в AD регулируется списками доступа (AccessControl List, ACL) — Discretionaly ACL (DACL), который определяет пользователей и группы, которым разрешен или запрещен доступ к объекту и Security ACL (SACL), который отвечает за аудит доступа к объекту.

Каждый ACL содержит записи контроля доступа (Access Control Entry, ACE), в которых хранится SID пользователя или группы и маска доступа, определяющая его права. Максимальный размер ACL составляет 64К, поэтому, исходя из того, что ACE различаются по размеру, максимальное количество записей составляет около 1820.

Ограничение на имена и пути файлов

Файловые объекты, использующиеся службой AD, такие как папка SYSVOL, файл базы данных ntds.dit и лог-файлы ограничены длиной имени в 260 символов. Это ограничение обусловлено параметром MAX_PATH для Win32 API. Поэтому при выборе места для SYSVOL и базы данных следует избегать вложенных структур папок, которые делают полный путь к файлу длиннее 260 символов.

Ограничение на полное доменное имя

Полное доменное имя (Fully Qualified Domain Name, FQDN) должно быть не более 64 символов, включая точки и дефисы. Это важное ограничение, которое необходимо иметь в виду при выборе доменного имени. Связано ограничение также с параметром MAX_PATH, ограничивающим длину пути к папке SYSVOL. Типичный UNC-путь для доступа к групповой политике выглядит примерно так:

Если этот путь превысит ограничение MAX_PATH в 260 символов, то политика не сможет быть прочитана и применена.

Дополнительные ограничения на длину имен

• NetBIOS имя компьютера или домена не должно превышать 15 символов;

• DNS имя компьютера должно быть не более 24 символов;

• имя организационной единицы (OU) не должно превышать 64 символов;

• user logon name — имя входа пользователя. Имеет ограничение в 256 символов;

• sAMAccountName, известное также как pre-Windows 2000 logon name — в схеме имеет ограничение в 256 символов. Однако для обеспечения обратной совместимости для него установлен лимит в 20 символов для пользователя и 16 для компьютера;

• display name — отображаемое имя пользователя. Представляет из себя комбинацию имен First name, Initials и Last name и может иметь максимальную длину 256 символов;

• common name (cn) — предоставляемое имя объекта, используется для поиска. Максимальная длина 64 символа;

• distinguished name (dn) — различающееся имя. Однозначно определяет объект и указывает его расположение в структуре AD. Например ″CN=Vasily Pupkin, OU=Employees, OU=Accounts, DC=Contoso, DC=com″. Максимальная длина dn составляет 256 символов, при превышении этой длины LDAP-клиент не сможет получить доступ к объекту и выдаст ошибку.

Такие вот ограничения. Помнить их все наизусть вовсе необязательно, но если вы работаете с AD, то нужно хотя-бы знать об их существовании. Более подробно об ограничениях Active Directory можно узнать из статьи Active Directory Maximum Limits — Scalability.

Источник

Выбор имени компьютера для контроллера домена

Если имя сервера, на котором планируется установить доменные службы Active Directory (AD DS), не соответствует спецификациям DNS, выводится предупреждение мастера установки служб AD DS. В предупреждении сообщается, что необходимо переименовать сервер или, при сохранении несоответствующего имени, что необходимо использовать DNS-сервер разработки корпорации Майкрософт, чтобы клиенты смогли находить этот сервер. Но предупреждение не мешает успешно установить на сервере службу AD DS, чтобы сделать его контроллером домена. Можно продолжить установку службы AD DS на этом сервере, а затем исправить конфигурацию его DNS после завершения установки.

Чтобы другие члены домена и контроллеры домена могли обнаружить этот контроллер домена, в DNS должны быть добавлены записи DNS локаторов контроллеров домена. Настоятельно рекомендуется, чтобы инфраструктура DNS позволяла динамические обновления записей DNS локаторов контроллеров домена. Но после завершения установки и перезапуска контроллера домена администратор DNS может добавить эти записи вручную. Эти записи размещаются в следующем месте:

Если имя сервера содержит один или несколько из следующих недопустимых символов, будет выведено предупреждение о несоответствующем DNS-имени:

Допустимыми символами для имени компьютера являются все прописные буквы (от A до Z), строчные буквы (от a до z) и дефисы (-).

Для решения этой проблемы выйдите из мастера, переименуйте компьютер, а затем перезапустите мастер.

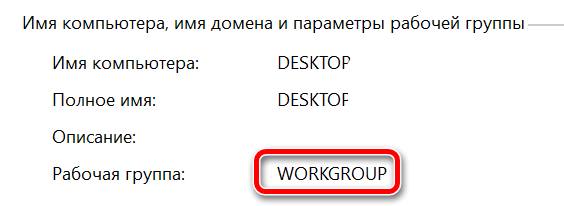

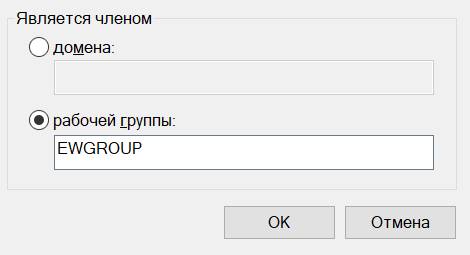

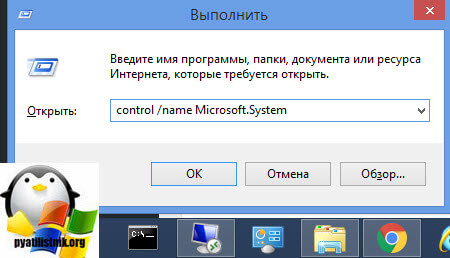

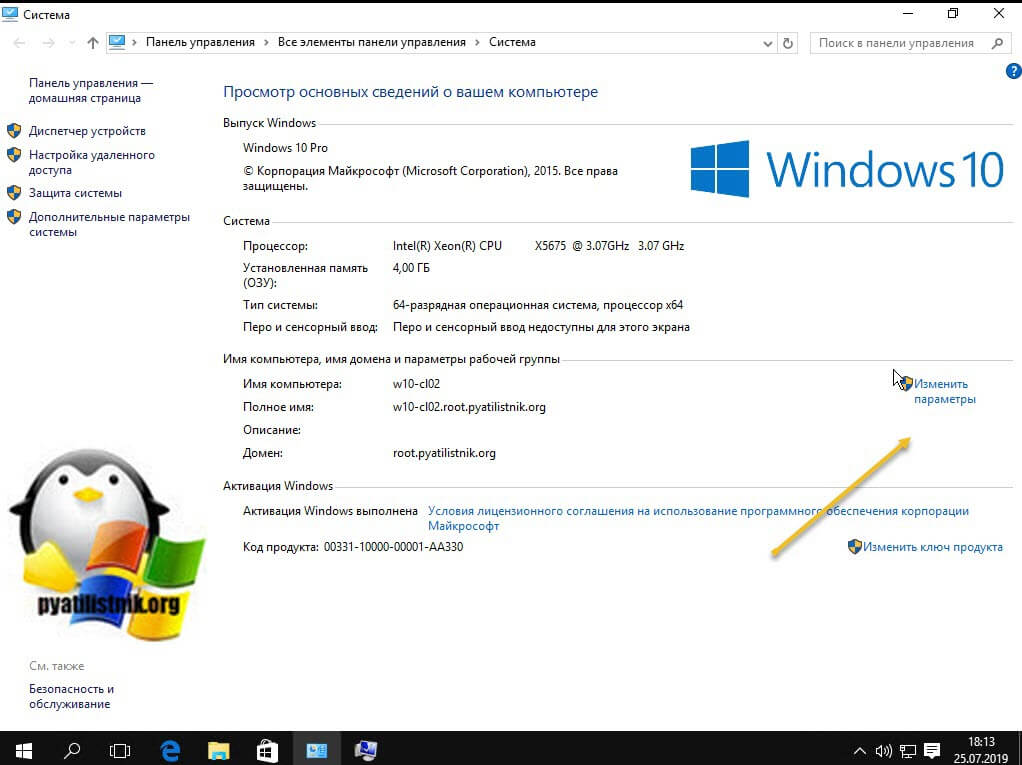

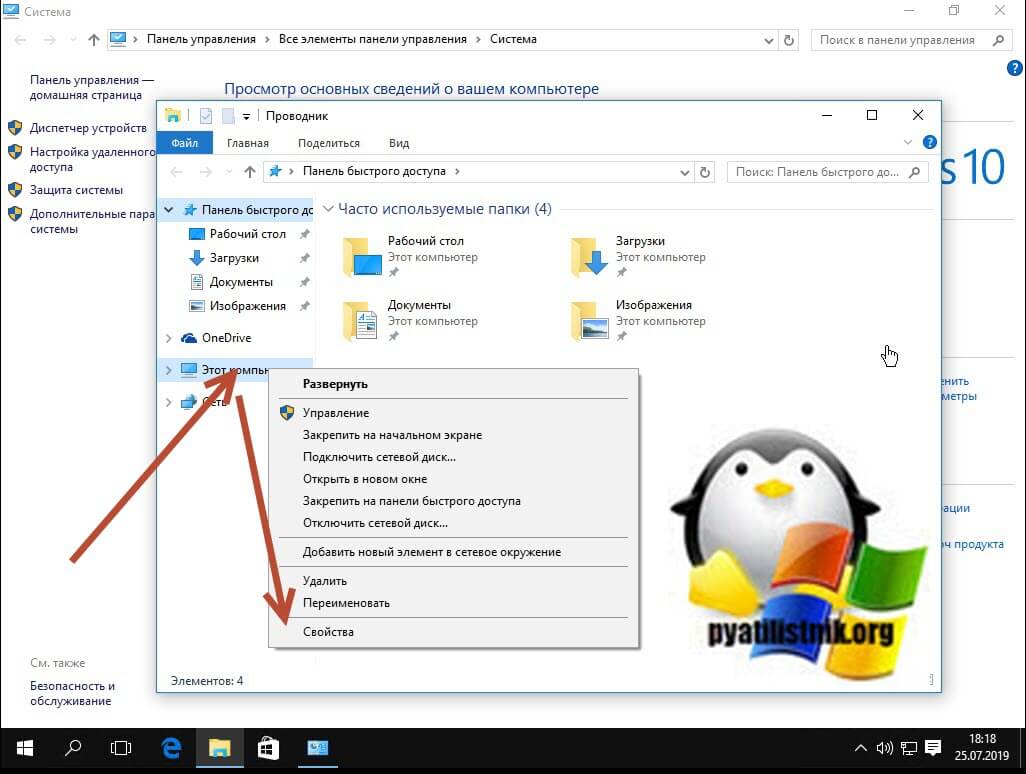

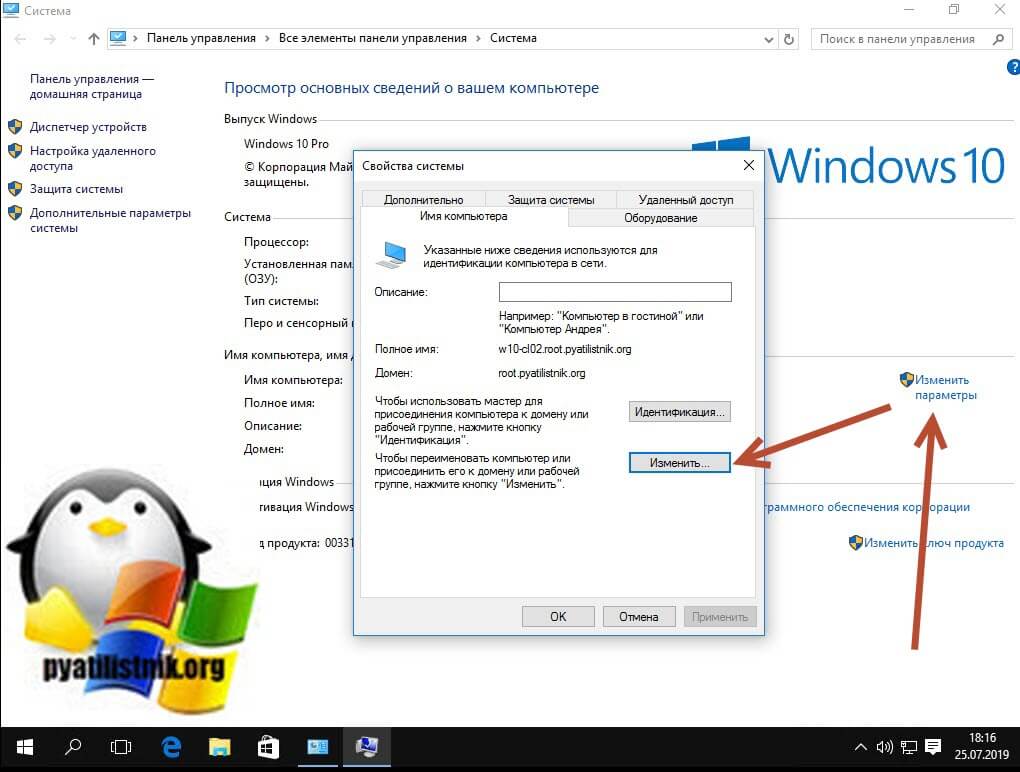

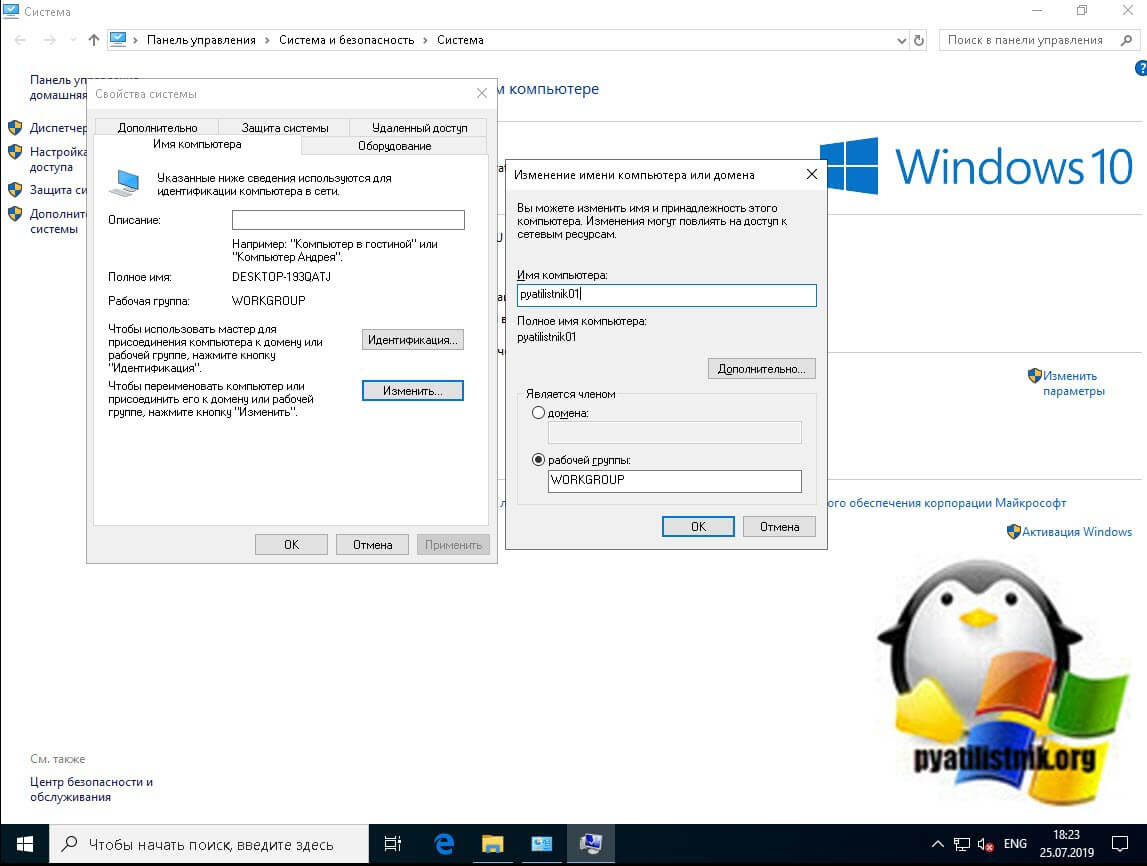

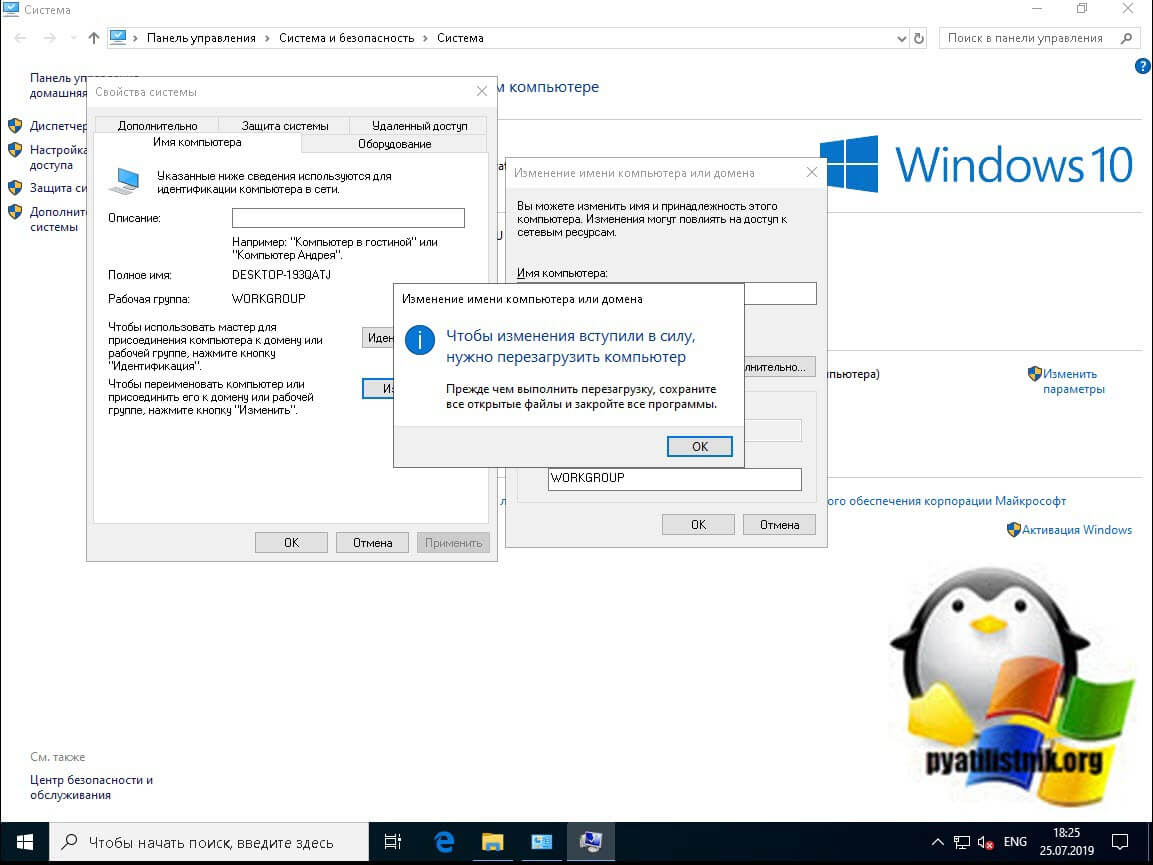

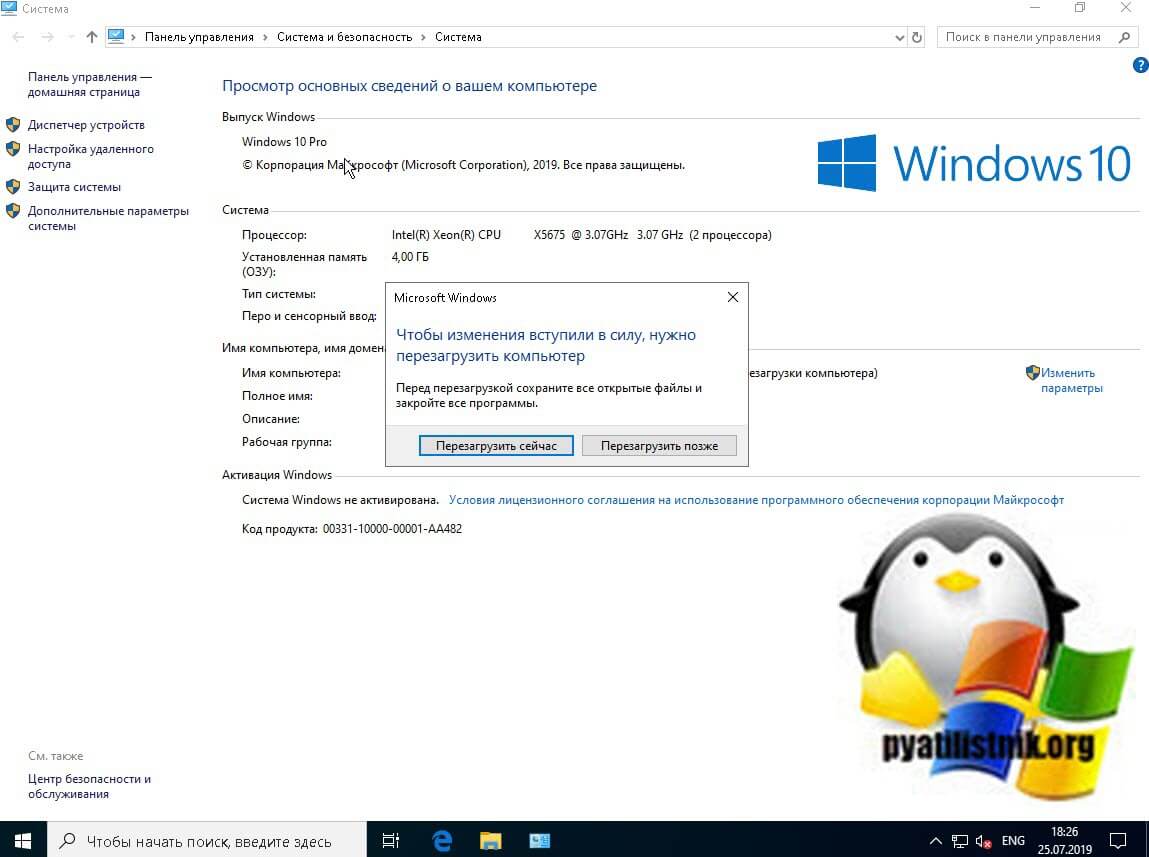

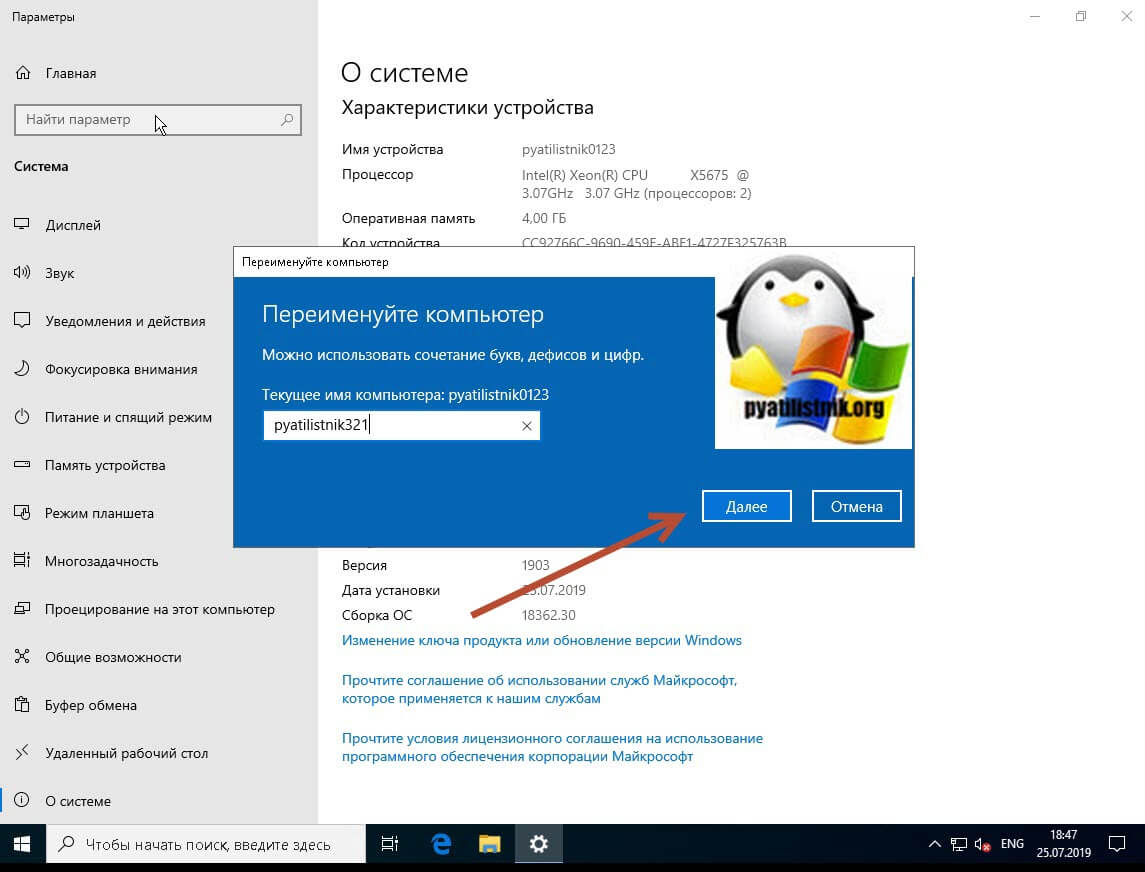

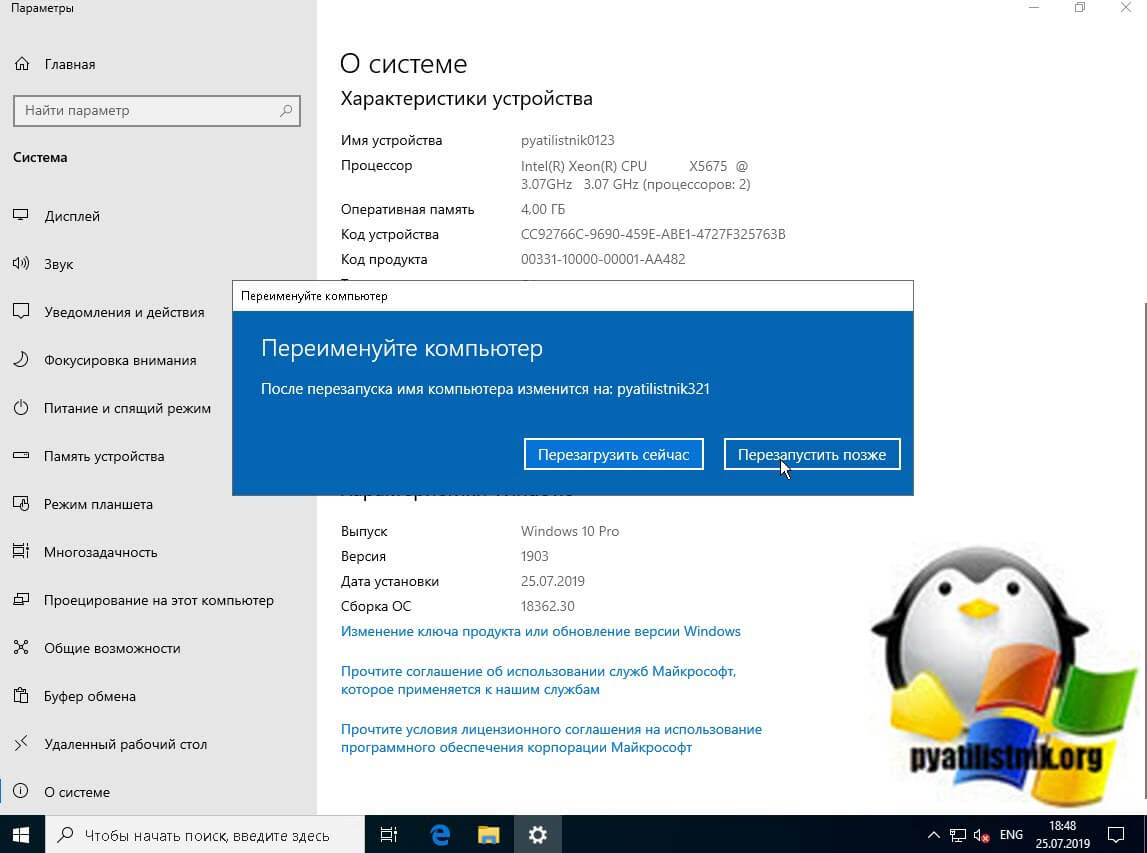

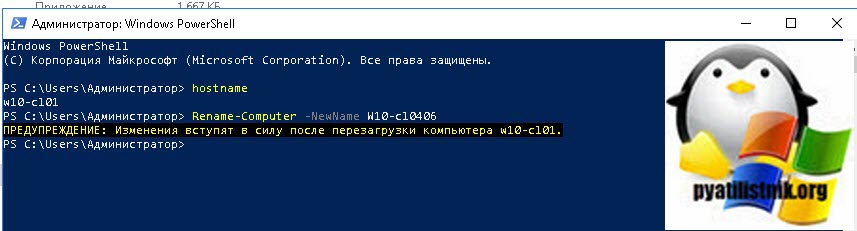

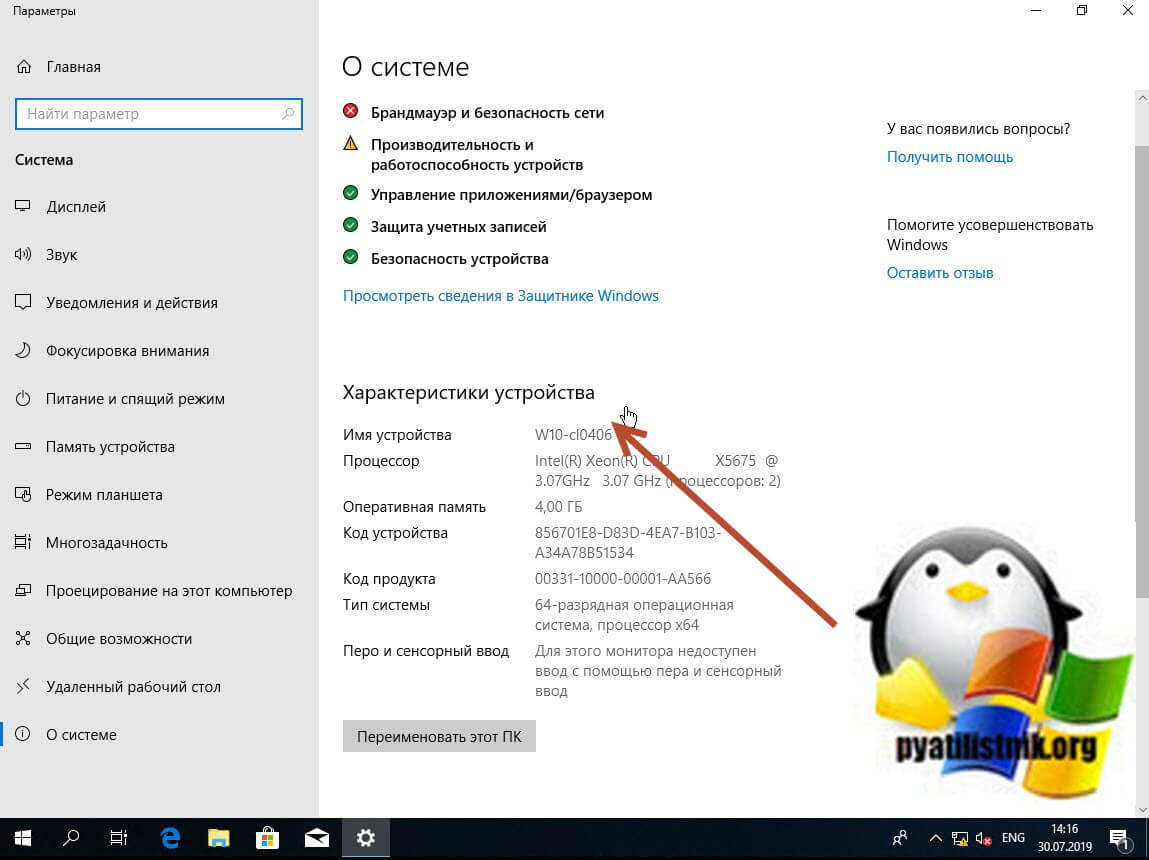

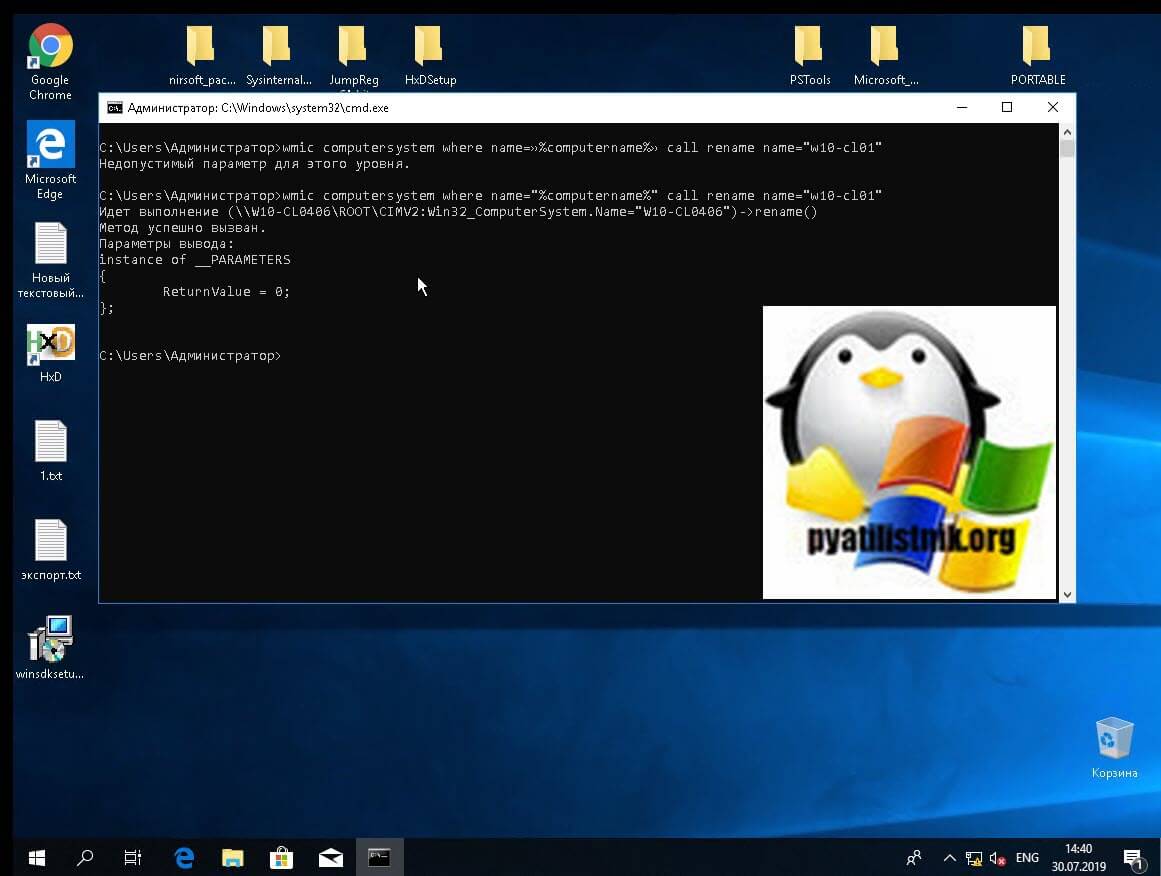

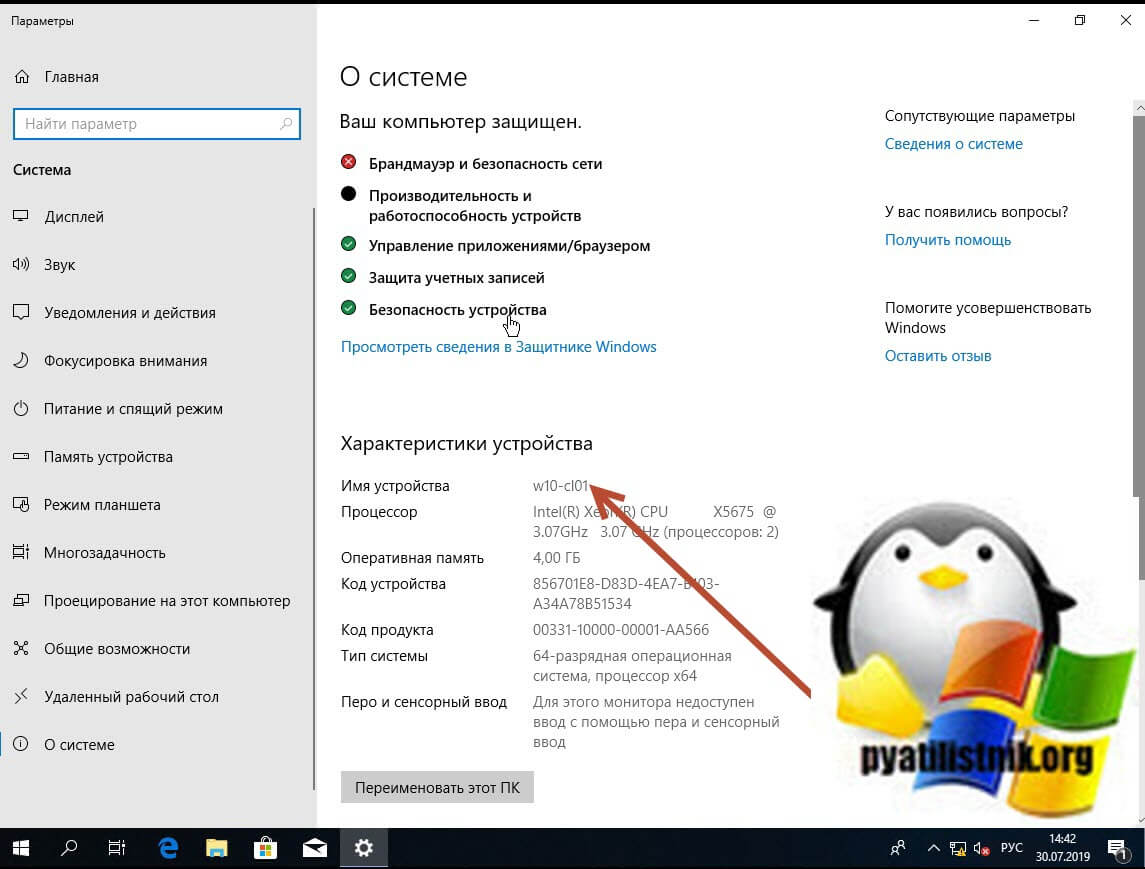

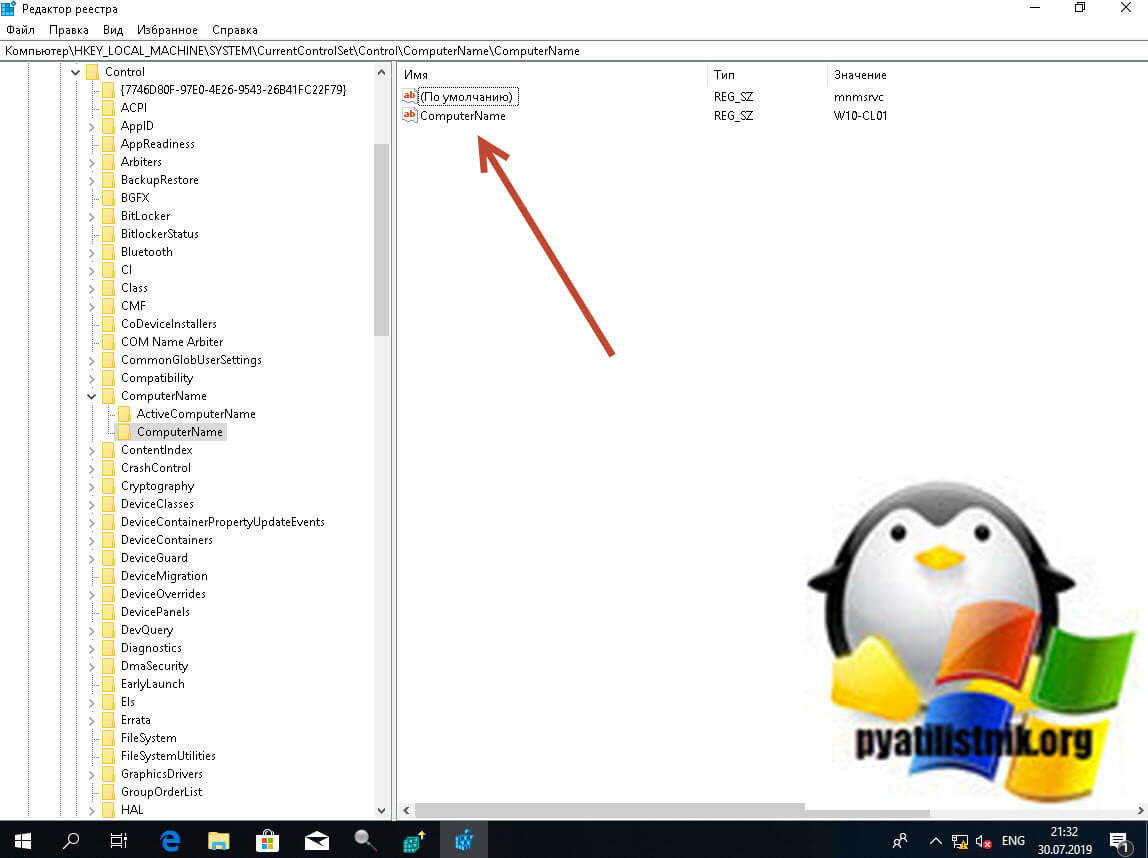

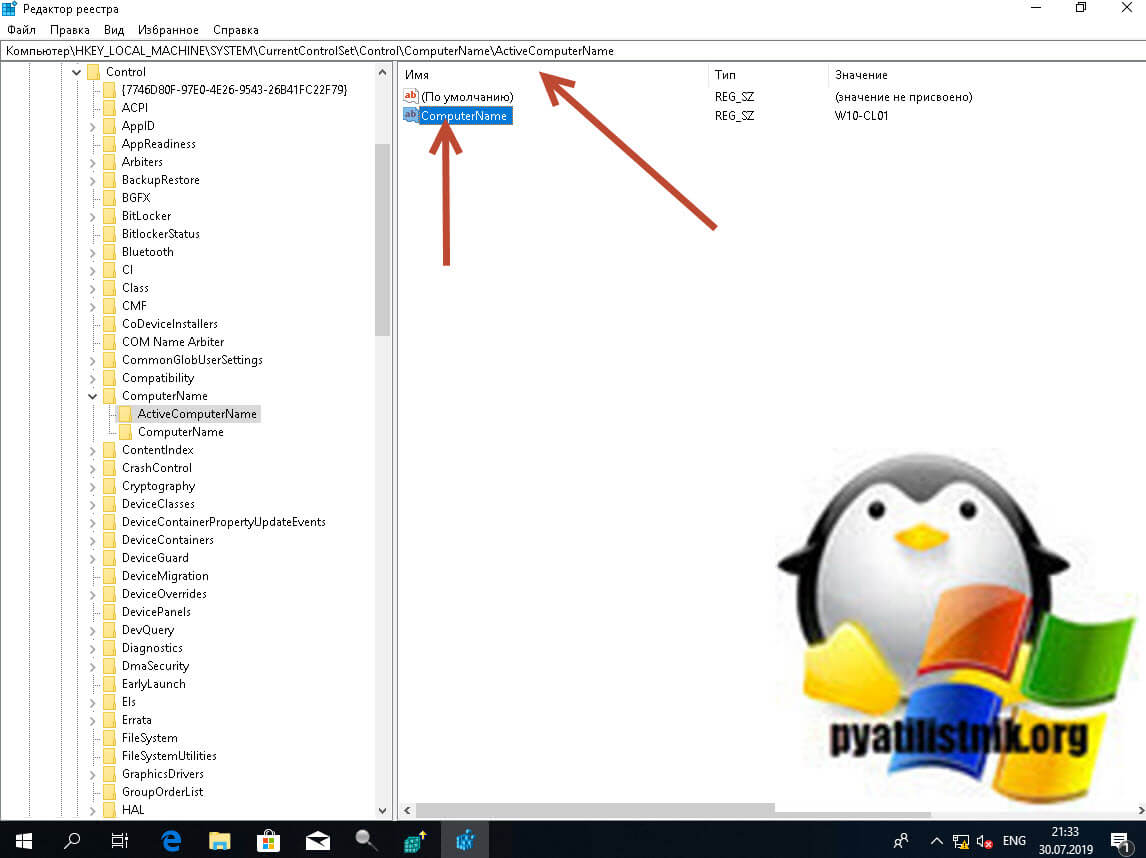

Переименование компьютера

Для переименования компьютера можно использовать следующую процедуру.

|

Переименование компьютера |

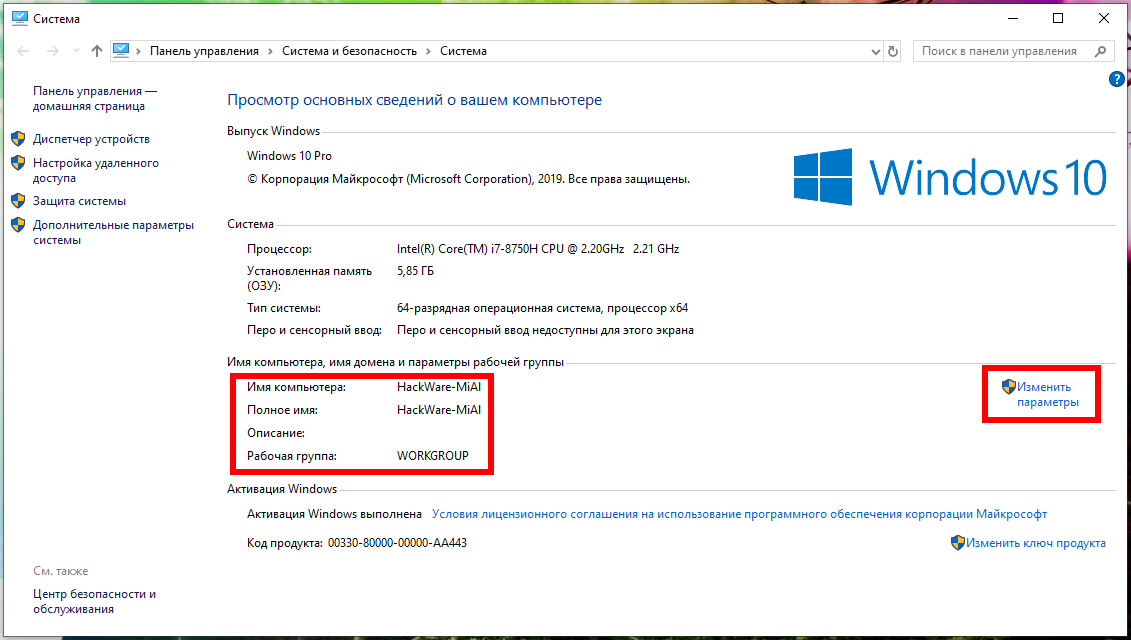

Нажмите кнопку Пуск, щелкните правой кнопкой мыши Компьютер, а затем выберите Свойства.

В разделе Имя компьютера, имя домена и параметры рабочей группы выберите пункт Изменить параметры.

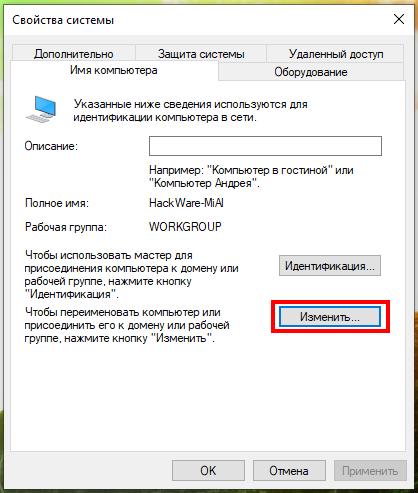

На вкладке Имя компьютера щелкните Сменить.

В поле Имя компьютера введите новое имя компьютера, а затем нажмите кнопку ОК.

Когда будет предложено, перезагрузите компьютер.

Дополнительная информация

Перед использованием дополнительных символов проанализируйте следующие проблемы:

Источник

Длина имени компьютера в домене

Элементы масштабируемости Active Directory

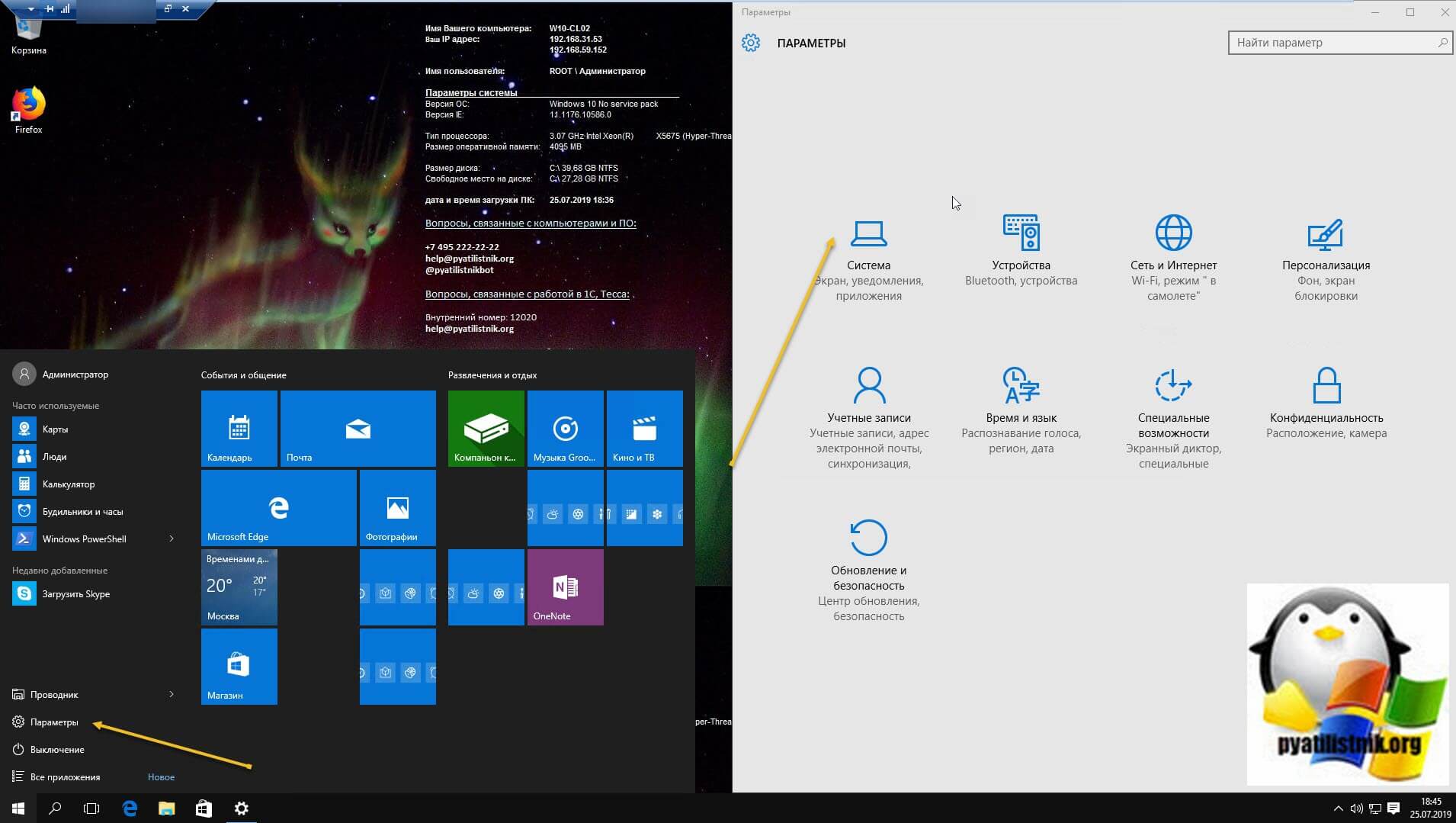

Рассматривать я буду лимиты касающиеся Active Directory в Windows Server 2019, но они актуальны и для более младших версий. В этой статье описывается масштабируемость Active Directory и другие ограничения, а также рекомендации, которые применяются при разработке или реализации инфраструктуры Active Directory. Эти ограничения включают в себя следующее:

Для чего нужно знать пределы масштабируемости активного каталога

Любое развертывание или обновление всегда вытекает из планирования, где вы должны четко представлять, что предложенная вами схему сможет корректно работать, будет легко расширятся и масштабироваться, в противном случае при росте инфраструктуры вы попадете в большой коллапс. Приведу несколько примеров, предположим, что вы разработали систему именования логинов и имен компьютеров, в процессе работы или ввода компьютера в домен вы получили ошибку связанную с ограничением на количество символов в имени.Зная эту информацию, вы бы заранее спланировали все иначе. Второй пример, это размер токена Kerberos, где если вы выходите за рамки начинаются проблему с доступами на сайты IIS, файловые шары и многие другие сервисы. Примеров можно привести много.

Максимальное количество объектов в Active Directory

DNT не используется повторно при удалении объекта, это нужно так же знать. Таким образом, контроллеры домена ограничены созданием примерно 2 миллиардов объектов (включая объекты, созданные путем репликации). Это ограничение применяется к совокупности всех объектов из всех разделов (NC домена, конфигурации, схемы и любых разделов каталога приложений), которые размещены на контроллере домена.

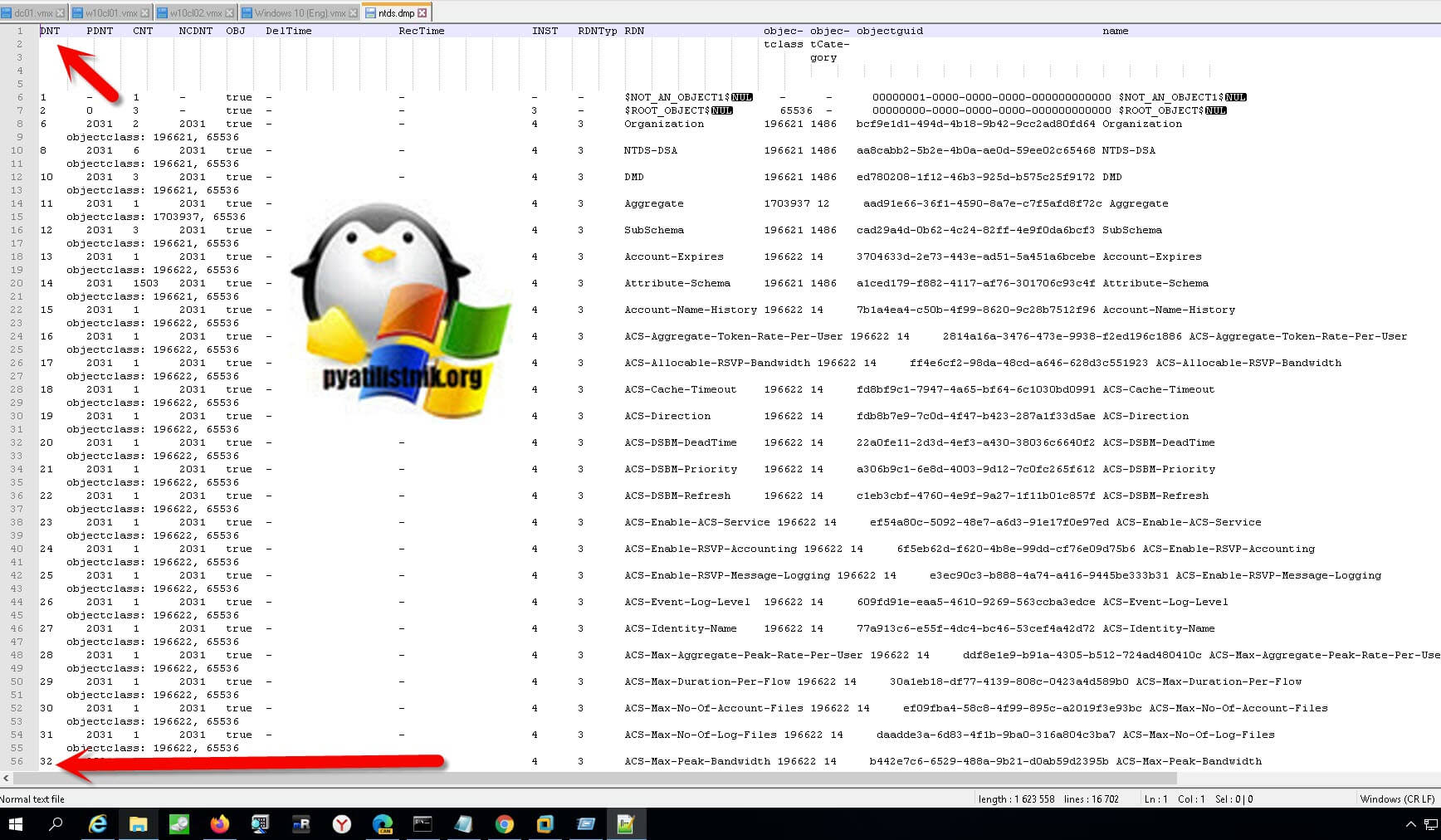

Вот пример ntds.dmp файла, в котором я могу посмотреть все DNT значения.

На уровне базы данных ошибка, которая возникает при достижении предела DNT выглядит вот так:

Максимальное количество идентификаторов безопасности (Relative ID, RID)

Если мы говорим про Windows Server 2019 и ниже до Windows Server 2012 R2, то максимальное количество идентификаторов безопасности, которое может быть создано в течение срока службы домена, составляет 2 147 483 647 RID.

Как это было в более старых версиях, в операционных системах Windows Server 2008 R2 и более ранних версиях существует ограничение в 1 миллиард идентификаторов безопасности (SID) в течение срока службы домена. Это ограничение обусловлено размером пула глобальных относительных идентификаторов (RID) в 30 битов, который делает каждый SID (назначенный учетным записям пользователей, группам и компьютерам) в домене. Фактический лимит составляет 1 073 741 823 объектов. Поскольку RID не используются повторно, даже если участники безопасности удалены, применяется максимальный предел, даже если в домене менее 1 миллиарда участников безопасности.

Максимальное количество записей в списках контроля доступа и безопасности

Ограничение количества записей в списке управления доступом по усмотрению (DACL) или в списке управления доступом к безопасности (SACL) объекта Active Directory с использованием атрибута ntSecurityDescriptor обусловлено ограничением размера списка управления доступом (ACL), который равен 64K. Поскольку записи контроля доступа (ACE) различаются по размеру, фактическое количество записей (SID) составляет приблизительно 1820.

Ограничения членства в группах для участников безопасности

Субъекты безопасности (то есть учетные записи пользователей, групп и компьютеров) могут быть членами максимум 1 015 групп. Это ограничение связано с ограничением размера токена доступа MaxTokenSize, который создается для каждого участника безопасности. Ограничение не зависит от того, как группы могут быть или не быть вложенными.

Максимальная длина FQDN

Напоминаю, что FQDN определяет очное местоположение объекта в дереве иерархии в системе доменных имен (DNS). Полностью определенное доменное имя отличается отсутствием двусмысленности: его можно интерпретировать только одним способом. Обычно он состоит из имени хоста и, по крайней мере, одного домена более высокого уровня, разделенных символом «.» и всегда заканчивается в домене верхнего уровня.

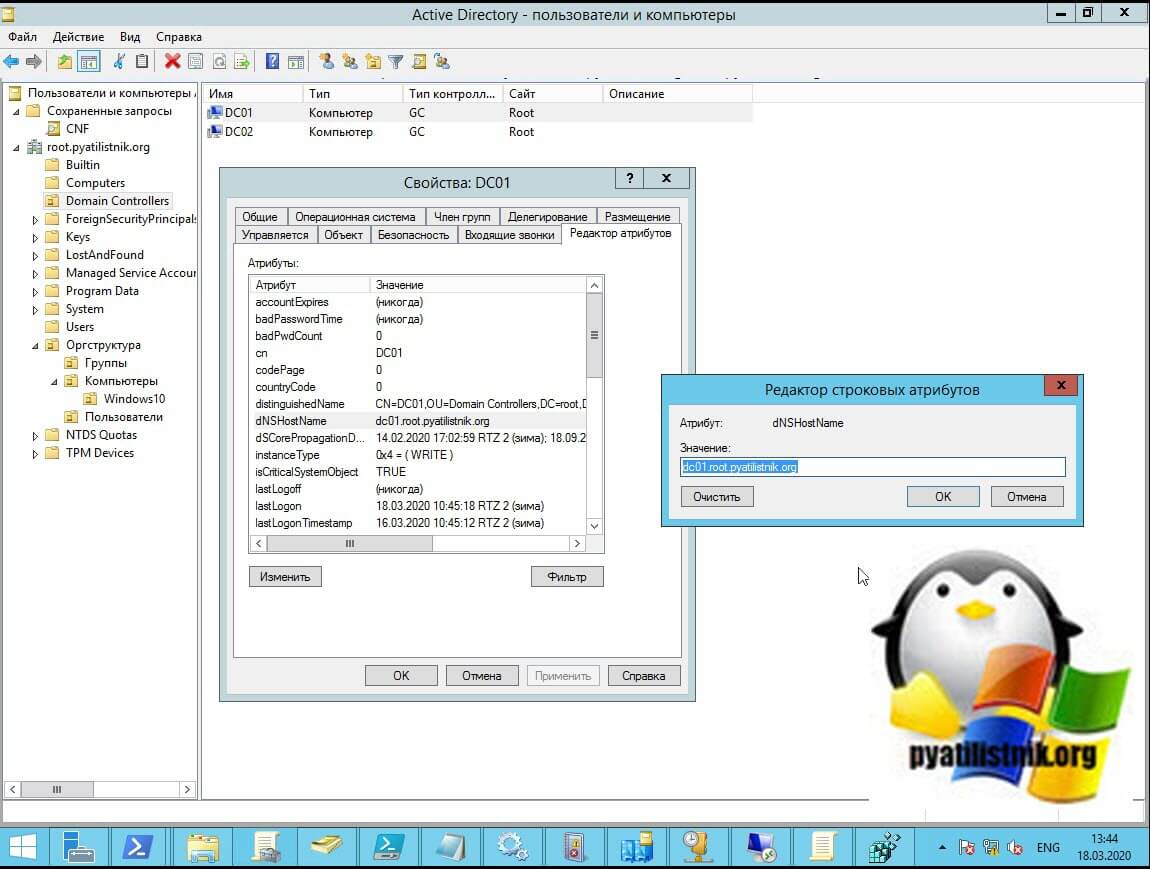

Приведу простой пример FQDN для моего контроллера домена DC01. Если посмотреть редактор атрибутов Active Directory, то у объекта вы можете обнаружить атрибут dNSHostName. В моем примере, это dc01.root.pyatilistnik.org.

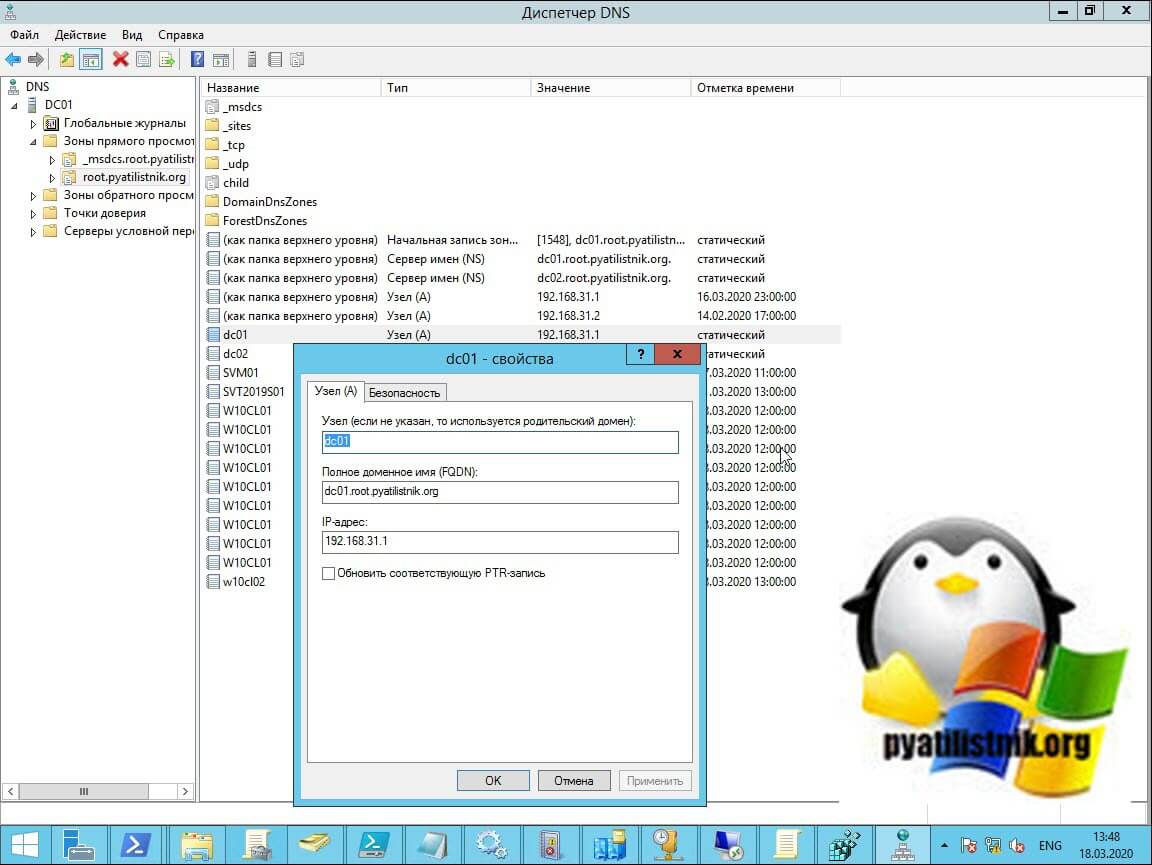

Или же вы можете открыть оснастку DNS и в свойствах записи так же найти полное доменное имя (FQDN).

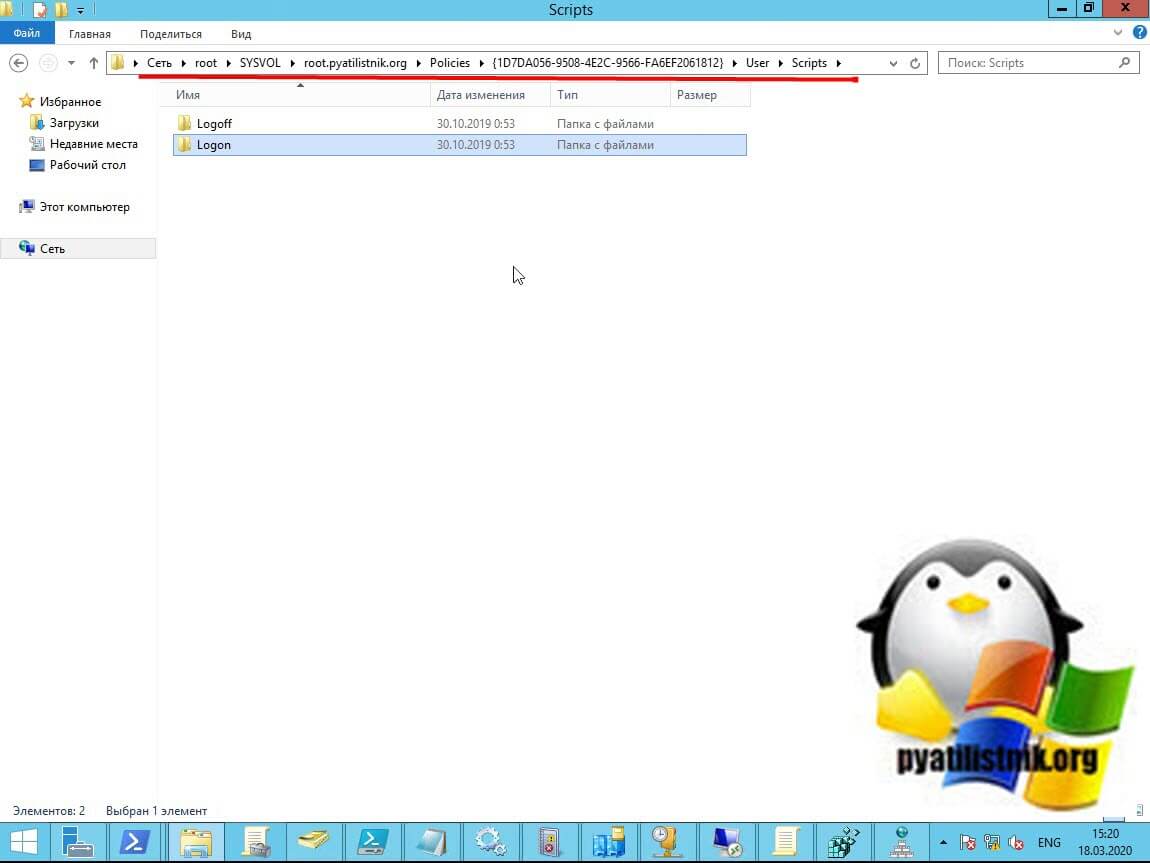

Ограничения имени файла и длины пути

Физические файлы, используемые компонентами Active Directory, такие как SYSVOL, базы данных (NTDS.DIT) и пути к файлам журналов, ограничены длиной MAX_PATH в 260 символов, как определено в Win32 API. Когда вы определяете, где разместить файлы SYSVOL и базы данных во время установки Active Directory, избегайте структур вложенных папок, в которых полный путь к папке SYSVOL, базе данных и файлам журнала превышает 260 символов.

Если путь до объекта групповой политики превысит 260 символов, то политика не применится.

Максимальное количество примененных объектов групповой политики

Существует ограничение в 999 объектов групповой политики (GPO), которые можно применить к учетной записи пользователя или учетной записи компьютера. Это не означает, что общее количество параметров политики в системе ограничено 999. Скорее всего, один пользователь или компьютер не сможет обработать более 999 объектов групповой политики. Это ограничение существует по причинам производительности. Если честно я не проверял сможет ли на производительной виртуальной машине применится 1000 и более политик, я смутно себе представляю вообще такое количество политик к одному объекту, но для справки знать максимальное значение применяемых политик GPO нужно. Если у вас были случаи, где фигурировало 1000 и более объектов GPO, то поделитесь опытом в комментариях.

Ограничения доверительных отношений

Когда вы устанавливаете доверительные отношения между доменами в одном лесу, между лесами или с внешней областью, информация об этих доверительных отношениях сохраняется в Active Directory. Каждое доверительное отношение в домене представлено объектом, известным как объект доверенного домена (Trusted domain objects-TDO). TDO хранит информацию о доверии, такую как транзитивность доверия и тип доверия. Всякий раз, когда вы создаете траст, новый TDO создается и сохраняется в системном контейнере в домене траста. Ограничения доверия возникают из-за количества объектов доверенного домена (TDO), длины путей доверия и способности клиентов обнаруживать доступные доверительные отношения. Применяемые ограничения включают следующее:

Максимальное количество учетных записей на одну транзакцию LDAP

Рекомендуемое максимальное количество пользователей в группе

Немного о прошлом, для сред Windows 2000 Active Directory рекомендуемое максимальное количество членов в группе составляет 5000. Эта рекомендация основана на количестве одновременных атомарных изменений, которые могут быть зафиксированы в одной транзакции базы данных.

Начиная с Windows Server 2003 вплоть до Windows Server 2019, возможность реплицировать отдельные изменения в связанные многозначные свойства была представлена как технология, называемая репликацией связанных значений Linked Value Replication (LVR). Чтобы включить LVR, необходимо повысить функциональный уровень леса по крайней мере до промежуточного уровня Windows Server 2003. Повышение функционального уровня леса меняет способ хранения членства в группе (и других связанных многозначных атрибутов) в базе данных и репликации между контроллерами домена. Это позволяет количеству членств в группах превышать ранее рекомендованный предел в 5000 для Windows 2000 или Windows Server 2003 на функциональном уровне леса Windows 2000. В любом случае я не представляю зачем пользователю состоять в таком количестве групп.

Рекомендуемое максимальное количество доменов в лесу

Если мы говорим про Windows Server 2019 и ниже до Windows Server 2003, то рекомендуемое максимальное количество доменов, для функционального уровня леса установленного в режиме Windows Server 2003 и выше (также известный как функциональный уровень 2 для леса), составляет 1200. Это ограничение является ограничением многозначных несвязанных атрибутов в Windows Server 2003-2019 и ограничением службы репликации (File Replication System, FRS), которая не в состоянии осуществлять репликацию папки SYSVOL между большим количеством объектов. Уверен, что вряд ли есть архитектуры активного каталога с таким количеством доменов.

Рекомендуемое максимальное количество контроллеров домена в домене

Чтобы обеспечить надежное восстановление SYSVOL, мы рекомендуем ограничить 1200 контроллеров домена на домен. Если ожидается, что какой-либо домен Active Directory в вашей сети превысит 800 контроллеров домена, и на этих контроллерах доменов размещены зоны, интегрированные в Active Directory (DNS), то нужно будет вносить некоторые изменения в DNS. В зоне DNS, интегрированной в Active Directory, имена DNS представлены объектами dnsNode, а записи DNS хранятся в виде значений в многозначном атрибуте dnsRecord объектов dnsNode, что приводит к появлению сообщений об ошибках.

Максимальный размер kerberos билета

Максимальный рекомендуемый размер для билета Kerberos составляет 48 000 байт, который настраивается с помощью значения MaxTokenSize.

Источник

Конвенции именования в Active Directory для компьютеров, доменов, сайтов и OUs

В этой статье описываются конвенции о переименовании для учетных записей компьютеров в Windows, доменных имен NetBIOS, доменных имен DNS, сайтов Active Directory и организационных подразделений, определенных в службе каталогов Active Directory.

Применяется к: Windows Server 2012 R2

Исходный номер КБ: 909264

Сводка

В этой статье обсуждаются следующие темы:

Все объекты, названные в Active Directory или в AD/AM и LDS, могут соответствовать именам на основе алгоритма, описанного в следующей статье:

Нельзя добавить имя пользователя или имя объекта, которое отличается только от символа с диакритической метой.

В этой статье эта конвенция именования применяется к компьютерам, OU и именам сайтов.

Имена компьютеров

Имена компьютеров NetBIOS

Имена компьютеров NetBIOS могут содержать все буквы, за исключением расширенных символов, перечисленных в символах Disallowed. Имена могут содержать период, но имена не могут начинаться с периода.

Имена компьютеров NetBIOS не могут содержать следующие символы:

Имена могут содержать период (.). Но имя не может начинаться с периода. Использование имен без DNS с периодами разрешено в Microsoft Windows NT. Периоды не должны использоваться в microsoft Windows 2000 или более поздних версиях Windows. При обновлении компьютера, имя которого NetBIOS содержит период, измените имя компьютера. Дополнительные сведения см. в специальном символе.

В Windows 2000 и более поздних версиях Windows компьютеры, которые являются членами домена Active Directory, не могут иметь имен, состоящих полностью из чисел. Это ограничение из-за ограничений DNS.

Дополнительные сведения о синтаксисе имен NetBIOS см. в синтаксисе имен NetBIOS.

Минимальная длина имени: 1 символ

Максимальная длина имени: 15 символов

16-й символ зарезервирован для определения функций, установленных на зарегистрированном сетевом устройстве.

Специальные символы: Период (.)

Символ периода разделяет имя на идентификатор области NetBIOS и имя компьютера. Идентификатор области NetBIOS — это необязательная строка символов, идентифицирует логические сети NetBIOS, которые работают в одной физической сети TCP/IP. Чтобы NetBIOS работал между компьютерами, компьютеры должны иметь тот же идентификатор области NetBIOS и уникальные имена компьютеров.

Использование областей NetBIOS в именах — это устаревшая конфигурация. Его нельзя использовать в лесах Active Directory. Дополнительные сведения о области NetBIOS см. в следующих веб-сайтах:

Имена хозяйнников DNS

Имена DNS могут содержать только алфавитные символы (A-Z), численные символы (0-9), знак минус (-) и период (.). Символы периода допускаются только в том случае, если они используются для разграничить компоненты имен доменного стиля.

В Windows 2000 доменных имен (DNS) и DNS Windows Server 2003 поддерживаются символы Unicode. Другие реализации DNS не поддерживают символы Юникод. Избегайте символов Юникод, если запросы будут переданы на серверы, которые используют вне Microsoft реализации DNS.

Дополнительные сведения см. в следующих веб-сайтах:

Имена хостов DNS не могут содержать следующие символы:

белое пространство (пустое)

Подчеркивать имеет особую роль. Это разрешено для первого символа в записях SRV по определению RFC. Но более новые DNS-серверы также могут разрешить его в любом месте имени. Дополнительные сведения см. в дополнительных сведениях о соблюдении ограничений имен для хостов и доменов.

Все символы сохраняют форматирование кейсов, за исключением символов American Standard Code for Information Interchange (ASCII).

Первый символ должен быть алфавитным или числимым.

Последний символ не должен быть знаком минус или периодом.

Нельзя использовать двухликой SDDL-пользовательские строки, перечисленные в хорошо известном списке SIDs. В противном случае не удается импортировать, экспортировать и управлять операциями.

В Windows 2000 и более поздних версиях Windows компьютеры, которые являются членами домена Active Directory, не могут иметь имен, состоящих полностью из чисел. Это ограничение из-за ограничений DNS.

Регистрация имени хозяйского имени DNS заменяет символ дефиса (-) для недействительных символов.

Минимальная длина имени: 2 символа

Максимальная длина имени: 63 символа

Максимальная длина имени хоста и полностью квалифицированного доменного имени (FQDN) составляет 63 bytes на метку и 255 bytes на FQDN.

Windows не разрешает имена компьютеров, которые превышают 15 символов, и нельзя указать имя ведущего DNS, которое отличается от имени хозяина NETBIOS. Однако можно создать заглавные главы узла для веб-сайта, на компьютере, который затем подлежит этой рекомендации.

В Windows 2000 и Windows Server 2003 максимальное имя хоста и FQDN используют стандартные ограничения длины, которые упоминались ранее, с добавлением поддержки UTF-8 (Unicode). Так как некоторые символы UTF-8 превышают один октет в длину, вы не можете определить размер, подсчитывая символы.

Контроллеры домена должны иметь FQDN менее 155 bytes.

Зарезервированные имена для RFC 952

Дополнительные сведения см. в rfc952.

Зарезервированные имена в Windows

При создании имен для DNS-компьютеров в новой инфраструктуре DNS Windows Server 2003 используйте следующие рекомендации:

Доменные имена

Вот сведения о доменных именах NetBIOS и доменных именах DNS.

Доменные имена NetBIOS

Доменные имена NetBIOS могут содержать все буквы, за исключением расширенных символов, перечисленных в символах Disallowed. Имена могут содержать период, но имена не могут начинаться с периода.

Имена компьютеров NetBIOS не могут содержать следующие символы:

Имена могут содержать период (.). Но имя не может начинаться с периода. Использование имен без DNS с периодами разрешено в Microsoft Windows NT. Периоды не следует использовать в доменах Active Directory. При обновлении домена, имя которого NetBIOS содержит период, измените имя, перенастроив домен на новую структуру домена. Не используйте периоды в новых доменных именах NetBIOS.

В Windows 2000 и более поздних версиях Windows компьютеры, которые являются членами домена Active Directory, не могут иметь имен, состоящих полностью из чисел. Это ограничение из-за ограничений DNS.

Минимальная длина имени: 1 символ

Максимальная длина имени: 15 символов.

16-й символ зарезервирован для определения функций, установленных на зарегистрированном сетевом устройстве.

Зарезервированные имена в Windows

Имена обновленного домена могут включать зарезервированное слово. Однако в этой ситуации отношения доверия с другими доменами не удается.

Специальные символы: Период (.).

Символ периода разделяет имя на идентификатор области NetBIOS и имя компьютера. Идентификатор области NetBIOS — это необязательная строка символов, идентифицирует логические сети NetBIOS, которые работают в одной физической сети TCP/IP. Чтобы NetBIOS работал между компьютерами, компьютеры должны иметь тот же идентификатор области NetBIOS и уникальные имена компьютеров.

Использование областей NetBIOS в именах — это устаревшая конфигурация. Его нельзя использовать в лесах Active Directory. В этом нет никаких проблем, но могут быть приложения, фильтруя имя и предполагая имя DNS при обнаружении периода.

Доменные имена DNS

Имена DNS могут содержать только алфавитные символы (A-Z), численные символы (0-9), знак минус (-) и период (.). Символы периода допускаются только в том случае, если они используются для разграничить компоненты имен доменного стиля.

В Windows 2000 доменных имен (DNS) и DNS Windows Server 2003 поддерживаются символы Unicode. Другие реализации DNS не поддерживают символы Юникод. Избегайте символов Юникод, если запросы будут переданы на серверы, которые используют вне Microsoft реализации DNS.

Дополнительные сведения можно получить на следующих веб-сайтах:

Доменные имена DNS не могут содержать следующие символы:

белое пространство (пустое)

Подчеркивать имеет особую роль. Это разрешено для первого символа в записях SRV по определению RFC. Но более новые DNS-серверы также могут разрешить его в любом месте имени. Дополнительные сведения см. в дополнительных сведениях о соблюдении ограничений имен для хостов и доменов.

При продвижении нового домена вы получаете предупреждение о том, что символ подчеркивания может вызвать проблемы с некоторыми DNS-серверами. Но он по-прежнему позволяет создавать домен.

Все символы сохраняют форматирование кейсов, за исключением символов ASCII.

Первый символ должен быть алфавитным или числимым.

Последний символ не должен быть знаком минус или периодом.

Минимальная длина имени: 2 символа

Максимальная длина имени: 255 символов

Максимальная длина имени хоста и полностью квалифицированного доменного имени (FQDN) составляет 63 bytes на метку и 255 символов на FQDN. Последний основан на максимальной длине пути с доменным именем Active Directory с необходимыми путями, и ему необходимо соблюдать ограничение SYSVOL 260 MAX_PATH символов.

Пример пути в SYSVOL содержит:

Может содержать вход пользователя, например имя файла скрипта logon, таким образом, он также может достигать значительной длины.

Доменное имя AD FQDN появляется на пути дважды, так как длина доменного имени AD FQDN ограничена 64 символами.

В Windows 2000 и Windows Server 2003 максимальное имя хоста и FQDN используют стандартные ограничения длины, которые упоминались ранее, с добавлением поддержки UTF-8 (Unicode). Так как некоторые символы UTF-8 превышают один октет в длину, вы не можете определить размер, подсчитывая символы.

Пространства доменных имен с одним ярлыком

Проблемы, связанные с пространствами имен с одной меткой:

Однометные имена DNS не могут быть зарегистрированы с помощью регистратора Интернета.

Домены с однометным DNS-именами требуют дополнительной конфигурации.

Служба DNS Server не может использоваться для обнаружения контроллеров доменов в доменах с однометным DNS-именами.

По умолчанию Windows на основе сервера 2003, Windows членов домена на основе XP и Windows 2000 членов домена не выполняют динамические обновления для зон DNS с одной меткой.

Дополнительные сведения см. в дополнительных сведениях о развертывании и работе доменов Active Directory,настроенных с помощью имен DNS с одной меткой.

Несоединимые пространства имен

Как возникают несоединимые пространства имен:

Контроллер Windows NT домена 4.0 обновляется до контроллера домена Windows 2000 с помощью исходной версии Windows 2000. В элементе Networking в панели управления определяются несколько суффиксов DNS.

Домен переименован, когда лес находится на уровне Windows Server 2003. И основной Суффикс DNS не изменен, чтобы отразить новое доменное имя DNS.

Эффекты несоединяемого пространства имен:

Контроллер домена динамически регистрирует записи о расположении службы (SRV) в зоне DNS, соответствующей доменным именем DNS. Однако контроллер домена регистрирует свои записи в зоне DNS, соответствующие основному суффиксу DNS.

Дополнительные сведения о несоединяемом пространстве имен см. в следующих статьях:

Другие факторы

Леса, подключенные к Интернету

Пространство имен DNS, подключенное к Интернету, должно быть поддоманом домена верхнего или второго уровня пространства имен DNS Интернета.

Максимальное количество доменов в лесу

В Windows 2000 г. максимальное число доменов в лесу — 800. В Windows Server 2003 и более поздних версиях максимальное число доменов в Forest Functional Level 2 — 1200. Это ограничение является ограничением многоценных не связанных атрибутов в Windows Server 2003.

Имена DNS всех узлов, которые требуют разрешения имен, включают доменное имя internet DNS для организации. Таким образом, выберите доменное имя DNS в Интернете, которое является коротким и легко запомнить. Поскольку DNS иерархична, имена доменов DNS растут при добавлении поддоменов в организацию. Короткие имена доменов делают имена компьютеров легко запоминаться.

Если организация имеет присутствие в Интернете, используйте имена, относимые к зарегистрированным доменным именем DNS Интернета. Например, если вы зарегистрировали доменное имя DNS Интернета, используйте доменное имя DNS, например для contoso.com corp.contoso.com доменного имени интрасети.

Не используйте имя существующей корпорации или продукта в качестве доменного имени. Вы можете запустить в столкновение имя позже.

Избегайте общего имени, например domain.localhost. Другая компания, с ней сливаемая через несколько лет, может следовать тому же мышлению.

Не используйте аббревиатура или аббревиатура в качестве доменного имени. У пользователей могут возникнуть трудности с распознаванием бизнес-подразделения, которое представляет аббревиатура.

Избегайте использования подчеркнут (_) в доменных именах. Приложения могут быть очень послушными RFC и отклонить имя и не будут устанавливать или работать в домене. Также могут возникнуть проблемы со старыми DNS-серверами.

Не используйте имя подразделения или подразделения в качестве доменного имени. Бизнес-подразделения и другие подразделения изменятся, и эти доменные имена могут вводить в заблуждение или устареть.

Не используйте географические имена, которые сложно заклинание и запоминать.

Избегайте расширения иерархии доменных имен DNS более чем на пять уровней из корневого домена. Можно сократить административные затраты, ограничив масштабы иерархии доменных имен.

Если вы развертываете DNS в частной сети и не планируете создавать внешнее пространство имен, зарегистрируйте доменное имя DNS, которое создается для внутреннего домена. В противном случае, вы можете обнаружить, что имя недоступно, если вы пытаетесь использовать его в Интернете, или если вы подключились к сети, подключенной к Интернету.

Имена сайтов

При создании нового имени сайта рекомендуется использовать допустимое имя DNS. В противном случае сайт будет доступен только в том случае, если используется сервер Microsoft DNS. Дополнительные сведения о действительных именах DNS см. в разделе Имена хостов DNS.

Имена DNS могут содержать только алфавитные символы (A-Z), численные символы (0-9), знак минус (-) и период (.). Символы периода допускаются только в том случае, если они используются для разграничить компоненты имен доменного стиля.

В Windows 2000 доменных имен (DNS) и DNS Windows Server 2003 поддерживаются символы Unicode. Другие реализации DNS не поддерживают символы Юникод. Избегайте символов Юникод, если запросы будут переданы на серверы, которые используют вне Microsoft реализации DNS.

Дополнительные сведения можно получить на следующих веб-сайтах:

Имена DNS не могут содержать следующие символы:

Источник

Asked

12 years, 11 months ago

Viewed

37k times

Is there a limit to the number of allowed characters for Windows computer names? If so, what is the limit?

asked Mar 16, 2010 at 20:40

4

According to MS KB, maximum length varies based on the name resolution protocol.

NetBIOS computer names:

Minimum name length

1 character.

Maximum name length

15 characters.

DNS computer names:

Minimum name length

2 characters.

Maximum name length

63 characters.

nabrond

1431 silver badge5 bronze badges

answered Mar 16, 2010 at 20:48

Sathyajith Bhat♦Sathyajith Bhat

61.1k38 gold badges178 silver badges264 bronze badges

2

Asked

12 years, 11 months ago

Viewed

37k times

Is there a limit to the number of allowed characters for Windows computer names? If so, what is the limit?

asked Mar 16, 2010 at 20:40

4

According to MS KB, maximum length varies based on the name resolution protocol.

NetBIOS computer names:

Minimum name length

1 character.

Maximum name length

15 characters.

DNS computer names:

Minimum name length

2 characters.

Maximum name length

63 characters.

nabrond

1431 silver badge5 bronze badges

answered Mar 16, 2010 at 20:48

Sathyajith Bhat♦Sathyajith Bhat

61.1k38 gold badges178 silver badges264 bronze badges

2

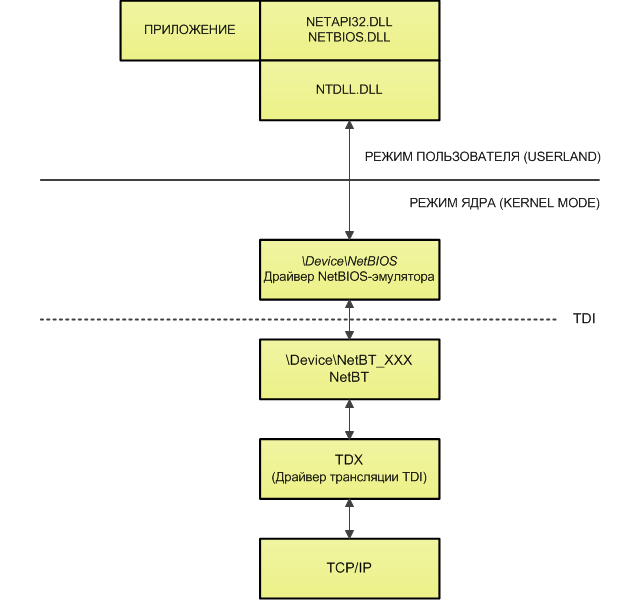

NetBIOS (Network Basic Input/Output System, Сетевая Базовая Система Ввода/Вывода) — это интерфейс для работы в локальных сетях, разработанный фирмой Sytek для компании IBM в 1983 году. Как гласит RFC1001: NetBIOS defines a software interface not a protocol. There is no «official» NetBIOS service standard. И всё же NetBIOS, по моему скромному мнению, и интерфейс и протокол, поэтому, с вашего позволения, назовем его стандартом (не смотря на то, что официально он так и не был полностью стандартизован). Довольно часто NetBIOS называют сетевым протоколом, но это не совсем корректно, поскольку NetBIOS реализован в Windows сразу в нескольких компонентах операционной системы :: в виде интерфейса в библиотеках пользовательского режима и режима ядра, и в виде модуля в стеке сетевого протокола. Интерфейс NetBIOS представляет из себя стандартный набор для разработки приложений (API), протокол NetBIOS функционирует на транспортном/сеансовом уровне стека и используется для передачи данных, управления сеансом и прочих нужд.

Для чего же в своё время потребовался NetBIOS? Для осуществления возможности взаимодействия станций в небольших (локальных) сетях. Что включает в себя возможность взаимодействия по сети? Это назначение станции сетевого имени, по которому она будет доступна в сети, это возможность найти станцию в сети по её имени, возможность соединиться с ресурсами станции и начать с обмениваться с ними данными. Это и возможность получить список сетевых станций, которые подключены к сегменту сети и многое другое, что может быть определено термином «сетевое взаимодействие».

Особенностью NetBIOS является возможность работы «поверх» основных сетевых протоколов, таких как IPX, NetBEUI и TCP/IP. В своё время реализация протокола NetBIOS в Windows была существенно переработана и ориентирована на использование протокола TCP/IP (как наиболее перспективного), получив новое название “NetBIOS over TCP/IP” (NetBIOS через TCP/IP). NetBIOS через TCP/IP имеет псевдоним NetBT (NBT). NetBIOS через TCP/IP представляет собой промежуточный уровень между NetBIOS и TCP/IP и создан для того, чтобы приложения на базе NetBIOS могли работать в сетях TCP/IP, то есть предназначен для отображения имен NetBIOS в IP-адреса и, наоборот. Как мы уже упоминали, NetBIOS разрабатывался на заре становления сетевых технологий, и с того времени часто модифицировался, однако параллельно с ним создавались и другие стандарты сетевого взаимодействия, которые существенно опережали NetBIOS по функционалу. На данный момент NetBIOS считается устаревшим стандартом и не рекомендуется к использованию, заместо него, в части организации передачи данных по сети, Microsoft предлагает использовать сокеты (windows sockets), почтовые каналы (mailslots), именованные каналы (named pipes). Для оставшегося функционала, то есть для сервисных целей разработан новый протокол LLMNR (через PNRP):

NetBIOS через TCPIP не поддерживает IPv6. Поэтому для целей организации взаимодействия в локальном сетевом сегменте без участия опорных серверов (DNS/WINS) с использованием IPv4/IPv6 разработан протокол LLMNR/PNRP.

Однако, не смотря на устаревание NetBIOS, поддержка его сохранена и по сей день, код NetBIOS через TCP/IP всё еще присутствует в составе последних версий Windows. Причиной столь огромной популярности стандарта является тот факт, что до определенного времени NetBIOS оставался основным интерфейсом программирования сетевых приложений, и с использованием функций NetBIOS было написано огромное количество разнообразного программного обеспечения.

NetBT является неотъемлемой частью сетевого стека TCP/IP ОС Windows и инсталлируется вместе с протоколом TCP/IP. Части функционала NetBT встречаются в коде библиотек, переменных окружения (%COMPUTERNAME%, %USERDOMAIN%), коде некоторых современных антивирусных продуктов, почтовых серверов, баз данных. NetBIOS до сих пор используется в алгоритме добавления рабочей станции в домен, в процедурах работы с сетевым окружением, подключения сетевых дисков. Об исключительном значении протокола NetBIOS через TCP/IP говорит уже и тот факт, что штатными средствами самой ОС протокол NetBIOS может быть только отключен, но никак не удален. Удаление же его возможно только вместе с удалением протокола TCP/IP.

До определенного времени считалось актуальным высказывание “Сеть Windows не живет без NetBIOS”, но начиная с версии Windows 2000, стало возможным избавиться от использования соединений на основе NetBIOS через TCP/IP и перейти исключительно на соединения по протоколу SMB (Server Message Block). Подобные соединения еще называются TCP/IP Direct Hosting (или DirectSMB). В соединениях на основе SMB отсутствует начальная стадия установки сессии TCP под названием “NetBIOS session setup” и используется единственный порт TCP/445.

SMB — это простой протокол удаленной работы с ресурсами (дисками, устройствами) компьютера. Удивительно, но SMB долгое время довольно тесно взаимодействовал с NetBIOS в части именования и разрешения имен, а так же требовал наличия установленной сессии NetBIOS для взаимодействия между узлами (работал поверх NetBIOS). Теперь же SMB представляет собой самостоятельный протокол, получивший дальнейшее развитие в виде стандарта под названием CIFS, полностью независимого от NetBIOS.

Службы NetBIOS

Далее не будет лишним посмотреть, какие же сетевые порты используются сервисами NetBIOS:

| Номер порта | Назначение |

|---|---|

|

137/TCP,UDP |

|

|

138/TCP,UDP |

|

|

139/TCP, UDP |

|

Подобная структура отражает требование RFC 1001, RFC 1002, регламентирующее наличие трех базовых сервисов, которые реализуют эмуляцию NetBIOS в системе Windows.

Реализация NetBIOS

NetBIOS через TCPIP реализован в качестве драйвера уровня ядра netbt.sys, поддерживающего специализированный интерфейс TDI (общий интерфейс для взаимодействия с драйверами, который позволяет сервисам взаимодействовать с транспортными протоколами). Все сервисы, которые работают с NetBT (рабочая станция, сервер, браузер, сетевой вход в систему) используют TDI напрямую. Пользовательские приложения используют стандартный WinAPI (функции, вызовы), поддерживаемый библиотекой netapi32.dll, которая, в свою очередь, является простой «заглушкой» и перенаправляет вызовы к функциям netbios.dll. Функции библиотеки netbios.dll передают запросы к драйверу уровня ядра под названием NetBIOS-эмулятор (%SystemRoot%System32Driversnetbios.sys), который транслирует команды NetBIOS, переданные приложением, в команды TDI-интерфейса.

Принципы работы NetBIOS

Собственно, как же работает NetBIOS? Я попытаюсь дать, пока что, собственное объяснение принципов работы стандарта. Все мы понимаем, что для того, чтобы станции могли взаимодействовать по сети, они должны подчиняться определенным правилам, выполнять предписанные действия на различных этапах работы. Этими этапами являются: заявление о себе (регистрация), попытка взаимодействия (обнаружение имен, установление сеанса, управление сеансом), отключение себя (освобождение имени). Поэтому, все узлы, использующие NetBIOS через TCP/IP, применяют регистрацию, обнаружение и освобождение имен, а так же многие другие методы, предоставляемые стандартом. Давайте рассмотрим их детальнее:

- Регистрация имен. Начиная работу, узел NetBIOS пытается заявить о себе в сети, другими словами — сказать «Я есть узел такой то, с таким то именем». Регистрация имени NetBIOS происходит при помощи широковещательного или направленного только к серверу имен NetBIOS (WINS-сервер) запроса. Если какой-либо узел пробует зарегистрировать уже существующее в сети имя NetBIOS, то либо узел с данным именем, либо сервер имен NetBIOS (WINS-сервер) посылает отказ в регистрации имени, и узел, инициировавший регистрацию, получает в качестве ответа сообщение об ошибке.

- Обнаружение имен. Когда узел уже зарегистрировался, работает в сети, но вдруг хочет связаться с другим узлом, он должен узнать IP-адрес этого узла. Для этого, узел-инициатор посылает запрос на определение имени, содержащий искомое NetBIOS имя. Для запроса используется широковещательный пакет или адресный запрос серверу имен NetBIOS (WINS). Узел, которому принадлежит искомое имя, или WINS-сервер отправляют обратно положительный/отрицательный ответ об определении имени. В результате инициатор получает информацию об IP-адресе целевого узла.

- Освобождение имен. Освобождение имени происходит, если станция, приложение или служба NetBIOS прекращает работу. К примеру, если станция отключается некорректно, то она перестает отвечать на запросы, и другие станции через некоторое время прекращают попытки связаться с ней. Если в сети используется сервер имен NetBIOS, то перед корректным выключением станция посылает ему запрос на удаление информации о всех ресурсах, которые она поддерживала. В таком случае говорят, что имя NetBIOS освобождено, и доступно для использования другими узлами.

- Запуск/завершение сеанса. Вероятно, мы пытались обнаружить сетевое имя не просто так, а с какой-то целью. А что если мы хотим обменяться данными: получить/передать файлы? Для этого нам необходимо установить сеанс связи с целевой станцией.

- Надежная передача данных сеанса. После установления надежного сеанса связи с использованием транспортного протокола TCP, мы начинаем обмен данными. Например, передачу файлов.

- Ненадежная передача данных сеанса. После запроса на разрешение имени, мы начинаем передачу информации с помощью транспортного протокола UDP. Например, поиск имени.

- Возможность мониторинга и диагностики. Позволяет запрашивать статус удаленных и локальных ресурсов.

Разрешение имен в NetBIOS изначально было основано на широковещательных запросах (станция заявляет о себе каждые 60 секунд). Собственно, с самого начала NetBIOS и разрабатывался таким образом, чтобы использовать только широковещательные сообщения для локализации устройств в сети. Это и послужило одной из причин сокращения популярности стандарта, поскольку широковещательные запросы существенно увеличивают объем трафика в сети и являются немаршрутизируемыми. Только значительно позже, для устранения проблем широковещательного шторма и отсутствия маршрутизации запросов, решено было создать выделенный узел, который бы принимал запросы и давал ответы об именах в сети — WINS-сервер.

Для того, чтобы лучше понять логику работы NetBIOS через TCP/IP, давайте немного отступим от основной линии рассуждений, и рассмотрим по-отдельности некоторые сущности стандарта.

Имя NetBIOS

Одной из основных целей разработки NetBIOS являлось создание простого интерфейса, который давал бы возможность пользователям назначать станциям символьные имена вида MyComputer. Очевидно, что без подобных имен нам сложно обойтись, поскольку именно легкие имена позволяют человеку «узнать» (однозначно идентифицировать) ресурс, к которому он хочет обратиться по сети. Программам то всё-равно, вместо имен они могут использовать любые идентификаторы, однако человеку удобнее работать именно с фонетическими, понятными и легко запоминающимися маркерами — именами. В качестве имени NetBIOS используется простое одноранговое (“плоское”) имя, без какой-либо иерархической структуры (в противоположность DNS). Подобная простота и отсутствие иерархии имени имеют и оборотную сторону — имена должны быть уникальными.

Имя NetBIOS имеет длину 16 байт.

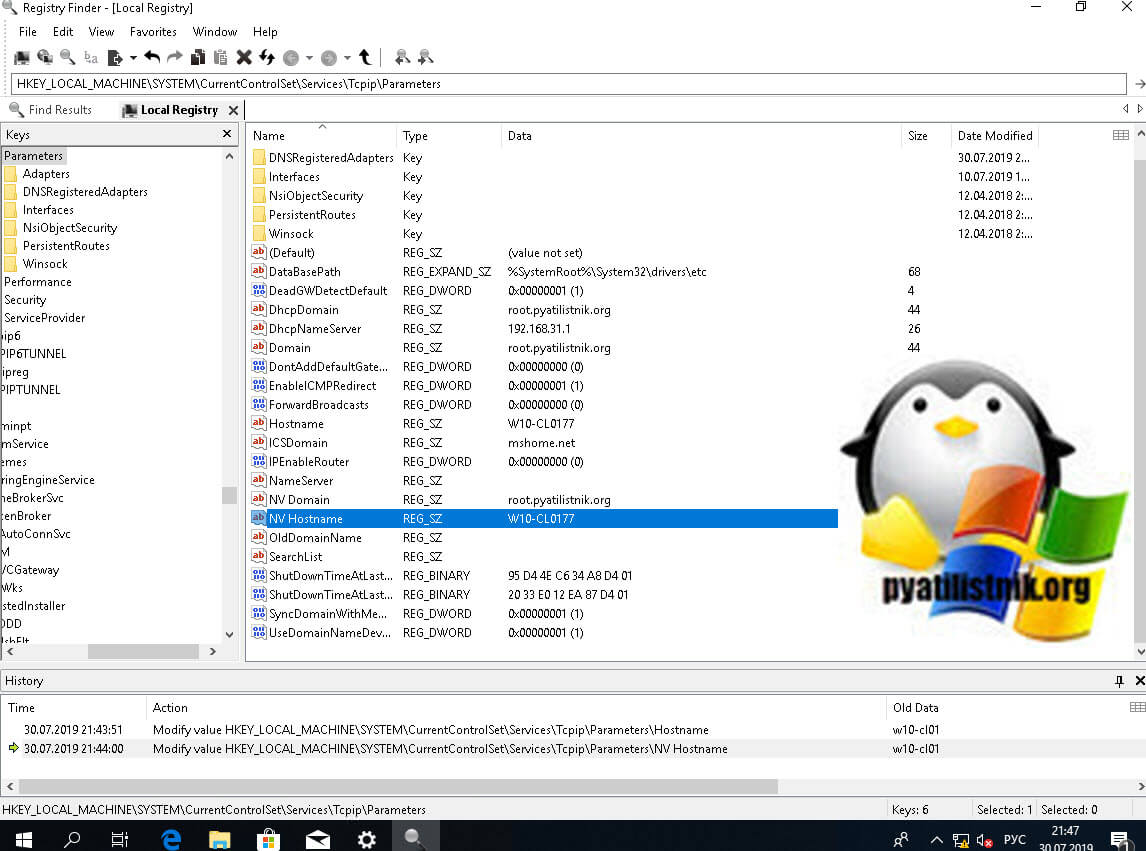

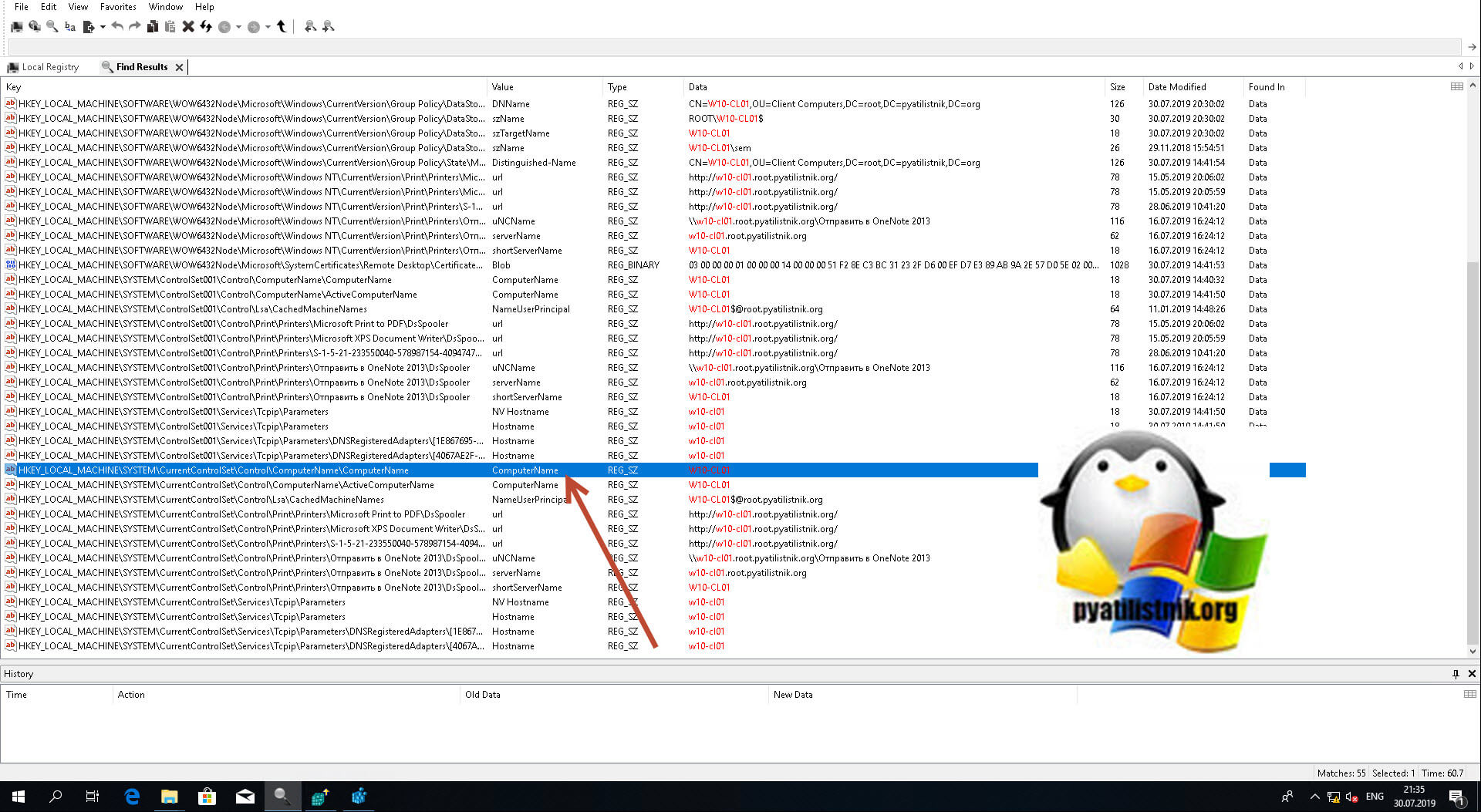

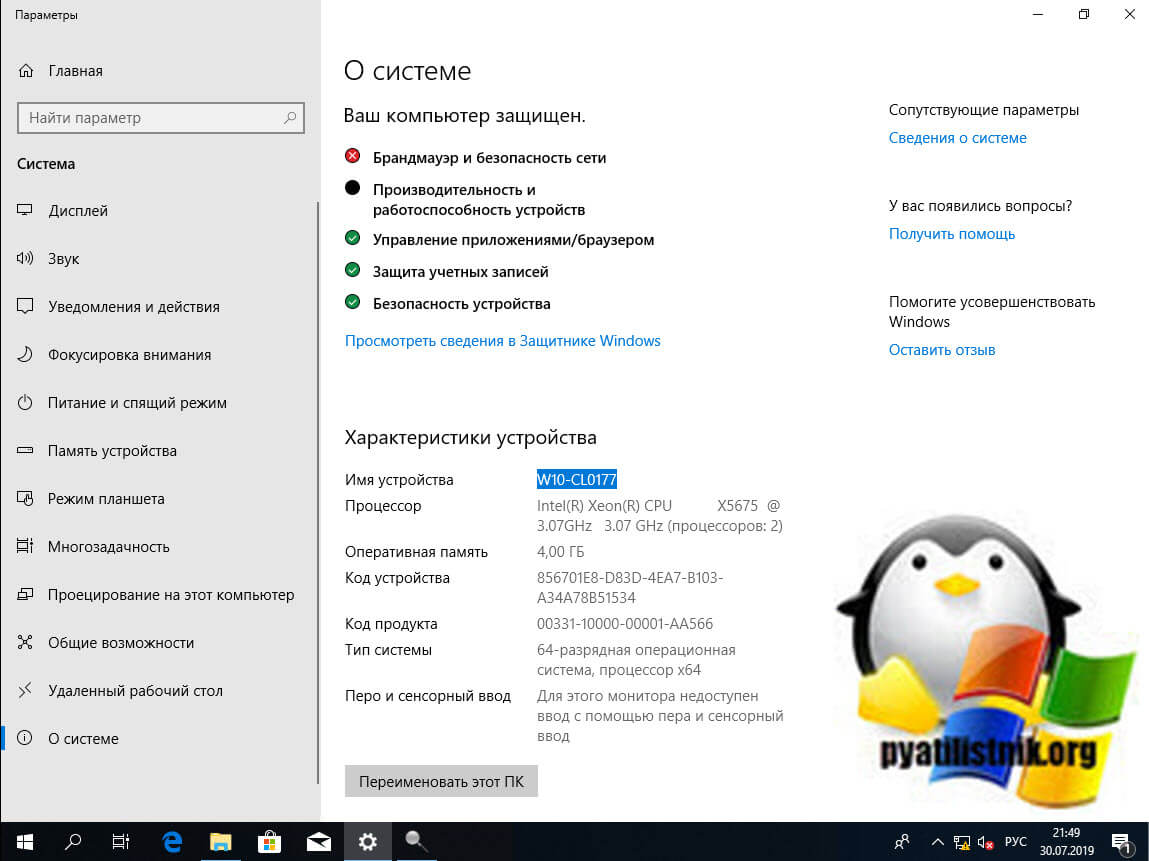

Первые 15 — собственно имя, 16й — тип ресурса или суффикс (значение в диапазоне 00-FF, шестнадцатеричное представление). NetBIOS имя и имя компьютера (hostname) совпадают по первым 15 символам. Хранится это имя в параметре реестра с именем hostname, который располагается в ветке HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParameters.

С развитием сетевых технологий логическая структура сетей усложнялась, и помимо станций появились такие понятия как «рабочая группа» и «домен». Пришло осознание того, что ресурсы бывают разнотипными, а имя может быть присвоено не только станции. Опираясь на новые данные, было введено понятие «тип ресурса», который предназначался для логического разделения ресурсов по назначению, это позволило присваивать одно и то же имя нескольким ресурсам одновременно.

NetBIOS имя закрепляется не за станцией, как многие привыкли думать, а за ресурсом и только за ним.

Ресурсы динамически регистрируются сначала в операционной системе (в которой ресурс и создается), а затем [при помощи оповещений] распространяются по сети, которой принадлежит станция. Регистрация ресурса происходит в тот момент, когда в операционной системе стартует сервис (читать: приложение), использующий NetBIOS, либо авторизуется пользователь.

Типы ресурсов стандартизованы по классам и имеют следующие значения:

- Уникальное (Unique, U) — к этому имени может быть привязан только один адрес IP;

- Групповое (Group, G) — к этому имени не привязан единственный адрес, имя может содержать множественные IP-адреса; На запрос WINS-клиента об адресе всегда возвращается limited broadcast address 255.255.255.255;

- Группа Интернет (Internet Group, Special Group, I) — к этому имени может быть привязано до 25 адресов; для каждого адреса хранится свой TTL. Используется для управления именами домена в WinNT;

- Доменное имя (Domain Name, D) — к этому имени может быть привязано множество адресов;

Поскольку NetBIOS не использует номера портов, как это делает TCP/IP, адресное пространство имен должно быть способно поддерживать множество имен для каждой системы. К примеру, если на одной станции реализованы файловый сервер, служба Exchange и сервер удаленного доступа, то каждый из этих сервисов должен иметь отличное от других имя, однозначно определяющее сам сервис. Для этой цели авторы NetBIOS придумали понятие суффикса, который фактически является аналогом порта в TCP/IP. Как было указано выше, он занимает последний, 16й байт в имени и однозначно идентифицирует сервис.

Полный перечень типов общих ресурсов NetBIOS

У имен NetBIOS имеется следующий нюанс — все имена длиной менее 15 символов дополняются пробелами (код символа 20 в шестнадцатеричном представлении), а в некоторых случаях символами BE либо BF. Поскольку к работе над NetBIOS подключались многие разработчики, то и типов общих ресурсов существует великое множество, однако в таблице я привожу только те типы, которые используются Microsoft.

| Уникальное имя (Unique name) | Суффикс | Описание |

|---|---|---|

| COMPUTERNAME | <00> | Регистрируется сервисом «Рабочая станция» (Workstation). Это NetBIOS-имя станции. Передается в качестве имени источника в запросе на установку NBT-сессии. Позволяет хосту подключаться к сетевым ресурсам. |

| COMPUTERNAME | <01> | Регистрируется сервисом Messenger. Не во всех версиях Windows. Передается в качестве имени источника в запросе на установку NBT-сессии сервисом Messenger. |

| COMPUTERNAME | <03> | Регистрируется сервисом Messenger. Это имя используется при обмене сообщениями (WinPopup) между хостами. Для этого используется SMB протокол. |

| USERNAME | <03> | Регистрируется сервисом Messenger. Используется так же, как и описанное выше правило для COMPUTERNAME<03>, однако адресатом, вероятно, является пользователь. |

| COMPUTERNAME | <06> | Регистрируется сервисом RAS Server. |

| COMPUTERNAME | <1F> | Регистрируется сервисом NetDDE |

| COMPUTERNAME | <20> | Регистрируется сервисом «Сервер» (Server). Позволяет хосту получать запросы на соединения от других узлов с целью подключения к ресурсам станции. Используется SMB протокол. |

| COMPUTERNAME | <21> | Регистрируется сервисом RAS Client. |

| COMPUTERNAME | <22> | Регистрируется сервисом Exchange Interchange. |

| COMPUTERNAME | <23> | Регистрируется сервисом Exchange Store. |

| COMPUTERNAME | <24> | Регистрируется сервисом Exchange Directory. |

| COMPUTERNAME | <2B> | Регистрируется сервисом Lotus Notes Server. |

| COMPUTERNAME | <30> | Регистрируется сервисом Modem Sharing Server. |

| COMPUTERNAME | <31> | Регистрируется сервисом Modem Sharing Client. |

| COMPUTERNAME | <42> | Регистрируется McAfee Antivirus. |

| COMPUTERNAME | <43> | Регистрируется сервисом SMS Client Remote Control. |

| COMPUTERNAME | <44> | Регистрируется сервисом SMS Admin Remote Control Tool. |

| COMPUTERNAME | <45> | Регистрируется сервисом SMS Client Remote Chat. |

| COMPUTERNAME | <46> | Регистрируется сервисом SMS Client Remote Transfer. |

| COMPUTERNAME | <4C> | Регистрируется сервисом DEC Pathworks TCPIP Service. |

| COMPUTERNAME | <52> | Регистрируется сервисом DEC Pathworks TCPIP Service. |

| COMPUTERNAME | <6A> | Регистрируется сервисом Microsoft Exchange IMC. |

| COMPUTERNAME | <87> | Регистрируется сервисом Microsoft Exchange MTA. |

| COMPUTERNAME | <BE> | Агент Network Monitor. Microsoft’s Network Monitor (NetMon). |

| COMPUTERNAME | <BF> | Приложение Network Monitor Client. GUI для Network Monitor (NetMon). |

| DOMAINNAME/WORKGROUPNAME | <1B> | Регистрирует станцию как Domain Master Browser. Регистрация суффикса 1B отличает PDC от остальных контроллеров домена. |

| DOMAINNAME | <1D> | Регистрирует станцию как Master Browser (зачастую именуется как Local Master Browser). Имя уникально для локального сегмента сети. |

| Групповое имя (Group name) | Суффикс | Описание |

| DOMAINNAME/WORKGROUPNAME | <00> | Регистрирует станцию как члена рабочей группы или домена. |

| DOMAINNAME | <1C> | Регистрирует станцию как контроллер домена. Каждый контроллер домена регистрирует это групповое имя. |

| DOMAINNAME/WORKGROUPNAME | <1E> | Регистрируется как групповое имя. Используется при выборах Master Browser. |

| Forte_$ND800ZA | <20> | DCA IrmaLan Gateway Server Service |

| IRISMULTICAST | <2F> | Lotus Notes. |

| IRISNAMESERVER | <33> | Lotus Notes. |

| [01h][02h]__MSBROWSE__[02h] | <01> | Master Browser (Local Master Browser). Групповое имя, регистрируемое всеми Master Browser в сети. Используется для поиска других LMB с целью обмена списками просмотра. |

Тип ресурса можно посмотреть командой nbtstat -a <имя_компьютера>:

|

Подключение по локальной сети: Адрес IP узла: [192.168.1.199] Код области: [] Таблица NetBIOS-имен удаленных компьютеров Имя Тип Состояние —————————————————- INT1 <00> Уникальный Зарегистрирован WORKGROUP <00> Группа Зарегистрирован INT1 <20> Уникальный Зарегистрирован WORKGROUP <1E> Группа Зарегистрирован WORKGROUP <1D> Уникальный Зарегистрирован ..__MSBROWSE__.<01> Группа Зарегистрирован Адрес платы (MAC) = C8-60-00-E1-0F-FA |

Основное назначение этой команды — показать информацию из локальной таблицы NetBIOS имен для всех интерфейсов, установленных на станции. Имеет алиас — nbtstat -n.

Методы разрешения имени NetBIOS

Очевидно, что тут мы будем говорить о том, какими средствами NetBIOS удается найти соответствие имени и IP-адреса ресурса? Какие же методы определения имен доступны интерфейсу NetBIOS? Сразу обращу ваше внимание на то, что не все из перечисленных методов относятся непосредственно к стандарту NetBIOS. Я считаю, что к NetBIOS относятся только лишь: LMHOSTS, WINS, кеш имен NetBIOS, широковещательный запрос в подсети. Такие же понятия как HOSTS и DNS относятся уже к TCP/IP Direct Hosting. Но поскольку понятия «NetBIOS имя станции» и «имя хоста» довольно тесно взаимосвязаны в современных ОС Windows, то resolver (модуль, разрешающий имена) использует все доступные методы для нахождения соответствия, умело комбинируя разнородные методы определения имен.

- NetBIOS name cache (локальный кеш NetBIOS) — специальная структура в памяти процесса для записи результатов разрешения имен. Время жизни записей — 10 минут. Приложение смотрит в локальном кэше, нет ли там искомого имени. И правда, зачем нам тратить время на другие методы, если может статься, что мы недавно уже обращались к станции, и имя её содержится в локальном кеше. Локальный кеш NetBIOS можно посмотреть командой «nbtstat -r». Некоторые параметры, которые влияют на функционал NetBIOS name cache можно найти в ветке реестра HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesNetBTParameters.

- NetBIOS name server (WINS, NBNS). Если сказать иначе, WINS это DNS от Microsoft для NetBIOS. Станции с определенными типами узлов обращаются к WINS-серверу за разрешением имени.

- IP subnet broadcast — широковещательное сообщение в IP-подсети. Станции с определенными типами узлов формируют широковещательный запрос для разрешения имени.

- Локальный LMHOSTS файл. Аналог файла hosts для NetBIOS. Файл, в котором, в специальном формате, хранится таблица соответствия имен NetBIOS IP-адресам. Размещается в директории %SystemRoot%System32DriversEtc.

- Локальный HOSTS файл. Файл, в котором, в специальном формате, хранится таблица соответствия имен хостов (TCP/IP hostname) IP-адресам. Располагается в директории %SystemRoot%System32Driversetc. Этот метод непосредственно не относится к NetBIOS через TCP/IP, а относится уже к TCP/IP Direct Hosting. Если NetBIOS имя найти не удалось, то имя считается как TCP/IP hostname и разрешается уже методами HOSTS+DNS.

- DNS-сервер. Запрос к DNS-серверу. DNS-сервер возвращает запись о соответствии имени хоста IP-адресу.

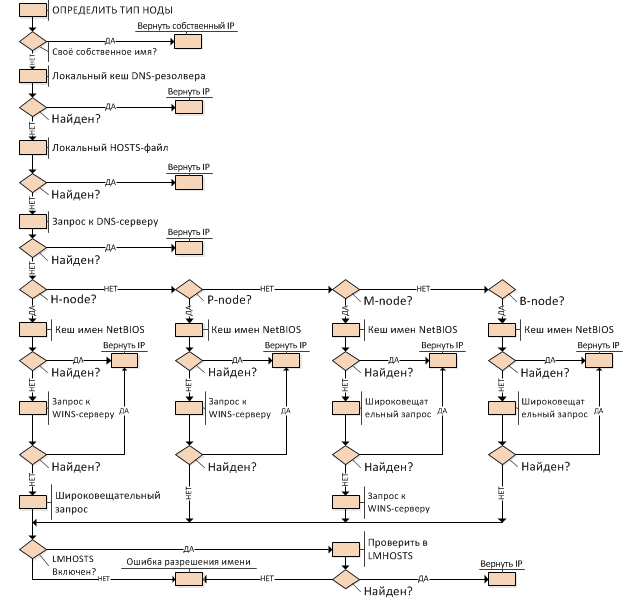

Тип узла NetBIOS (NodeType)

Поскольку методы регистрации имен в сети у NetBIOS тоже не стояли на месте, и если изначально все сводилось, как мы уже упоминали, к широковещательным запросам, то со временем начали появляться и другие способы зарегистрировать имя (например, с использованием WINS-сервера). В связи с необходимостью разделять логику работы станций, было введено понятие NodeType (NBT-узел) для описания разницы в способах регистрации и распознавания имен. Проще говоря, разные типы узлов имеют свои обособленные алгоритмы разрешения имен в IP-адреса: