Previous Story

Ansible: ввод sudo-пароля при выполнении playbook

Next Story

MikroTik Mesh – единая WiFi сеть

Latest from Blog

Связка из Postfix и Dovecot плюс стандартный обвес из антивируса, антиспама и прочих утилит. Доменные имена

Keycloak + PostgreSQL Keycloak — продукт с открытым кодом для реализации single sign-on с возможностью управления

перевод статьи: https://cloudinfrastructureservices.co.uk/install-keycloak-sso-on-ubuntu-20-04/ Keycloak – это бесплатное решение для управления идентификацией и доступом с открытым исходным кодом

Вне зависимости от того, как долго и тщательно программное обеспечение проверяется перед запуском, часть проблем проявляется

Что такое сервер freeRADIUS? RADIUS — это протокол AAA (аутентификация, авторизация и учет), который помогает контролировать

Как вы уже знаете, из предыдущей статьи, Windows 10 включает в себя встроенное программное обеспечение SSH — клиент, и сервер! В этой статье мы рассмотрим, как включить SSH-сервер.

Примечание: Приложение OpenSSH Server позволит вам установить соединение с вашим компьютером с использованием протокола SSH. Это не позволит вам получить доступ к другим компьютерам в вашей сети. Чтобы подключиться к другим компьютерам, вы должны установить клиент OpenSSH.

В Windows 10, Microsoft, наконец, прислушалась к просьбам пользователей и добавила поддержку протокола OpenSSH в версии обновления Fall Creators.

На момент написания данной статьи, программное обеспечение OpenSSH, включенное в Windows 10, находится на стадии BETA. Это означает, что у него могут быть проблемы с стабильностью.

Предоставленный SSH-сервер похож на приложение Linux. На первый взгляд, он поддерживает те же функции, что и его аналог * NIX. Это консольное приложение, но оно работает как служба Windows.

Как включить сервер OpenSSH в Windows 10.

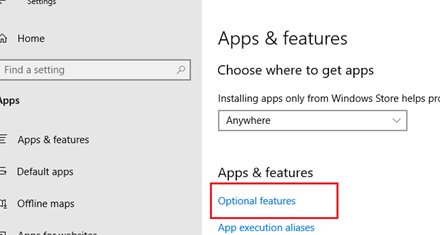

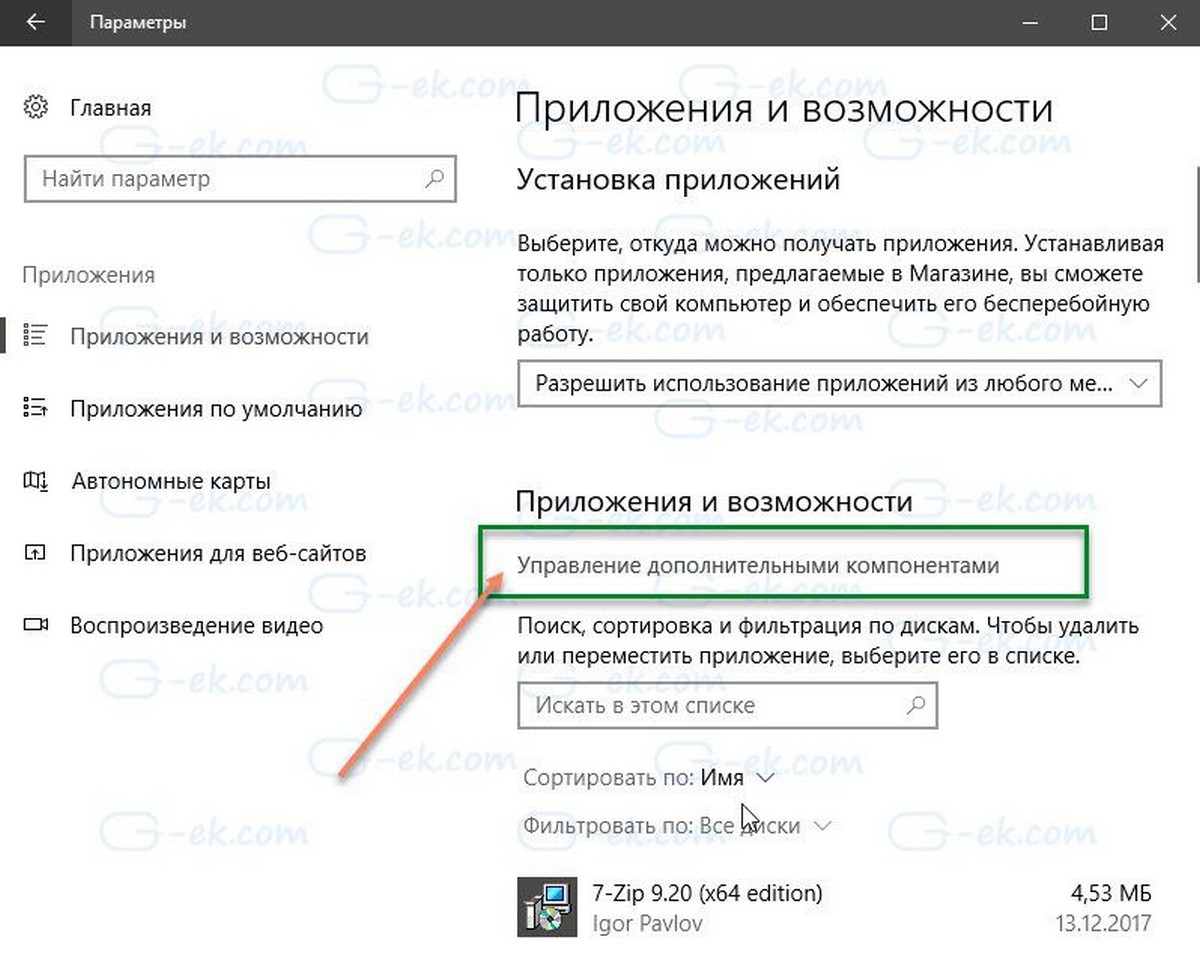

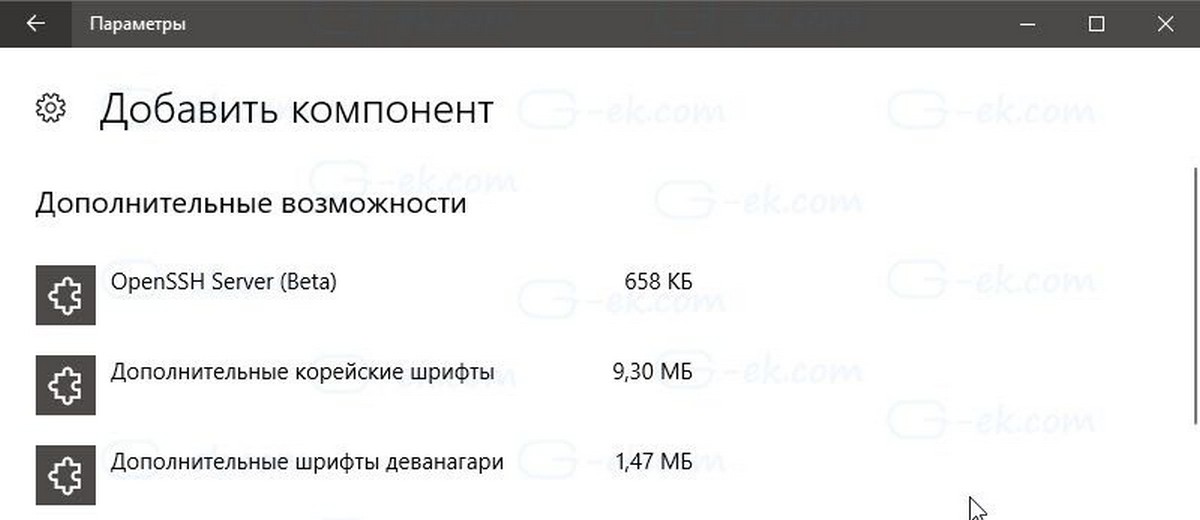

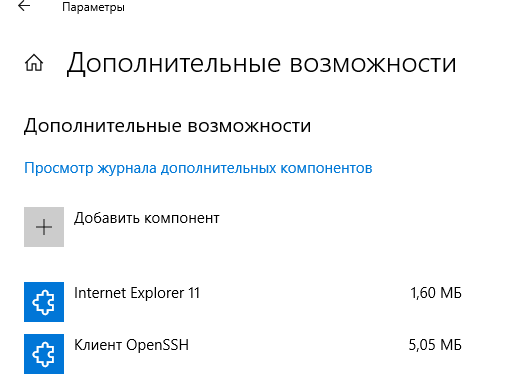

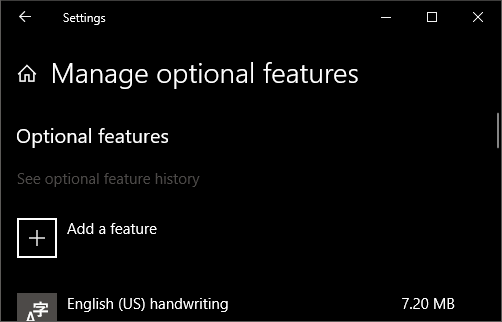

- Откройте приложение «Параметры» и перейдите в «Приложения» → «Приложения и возможности».

- Справа нажмите «Управление дополнительными компонентами».

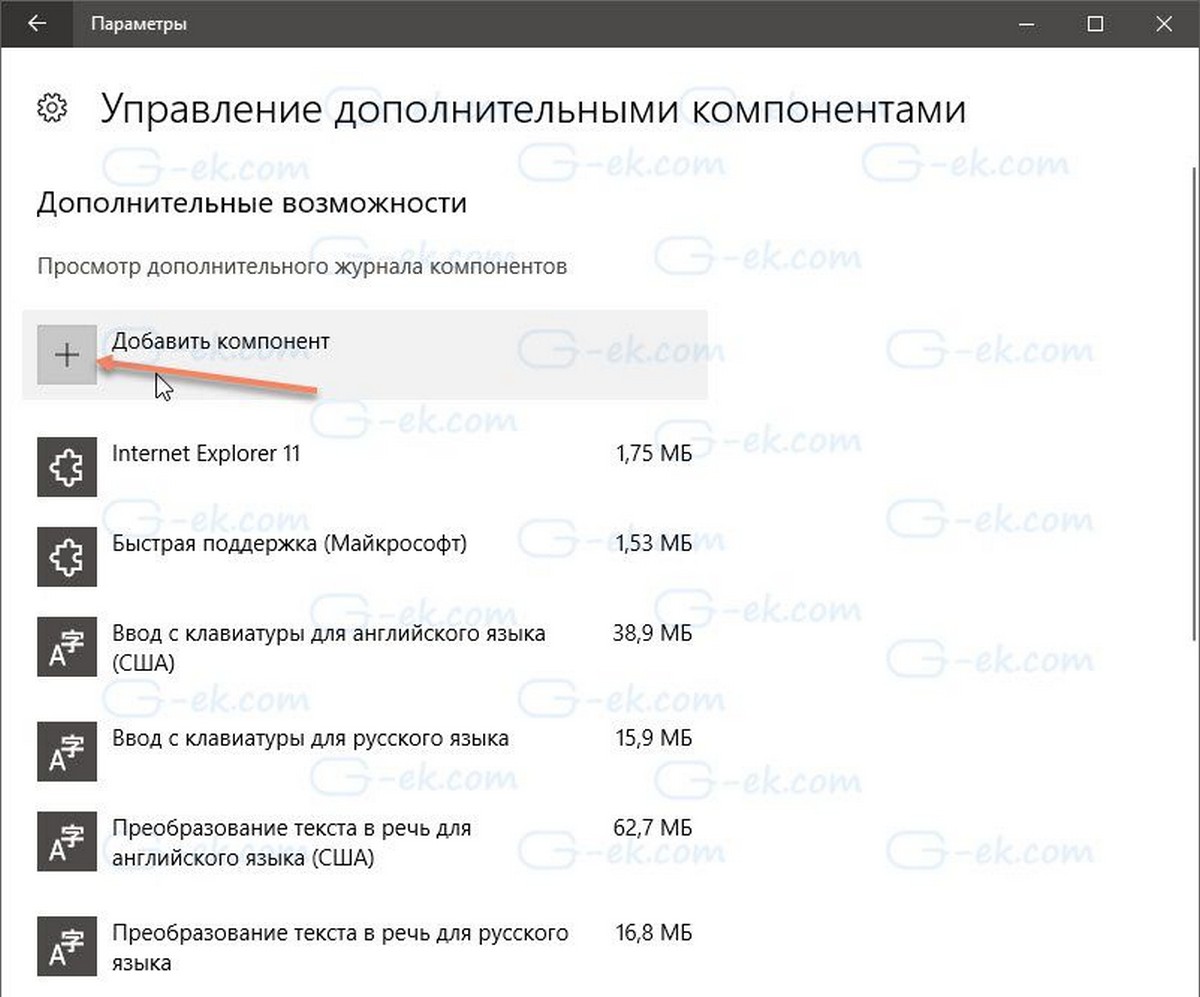

- На следующей странице нажмите кнопку «Добавить компонент».

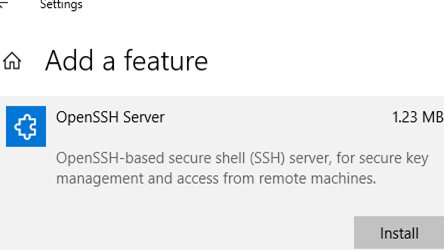

- В списке компонентов выберите OpenSSH Server и нажмите кнопку «Установить», это установит программное обеспечение OpenSSH Server в Windows 10

- Перезагрузите Windows 10.

Также вы можете установить клиент SSH с помощью PowerShell.

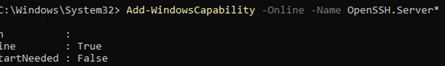

Откройте PowerShell от имени Администратора и выполните следующую команду и перезагрузите систему:

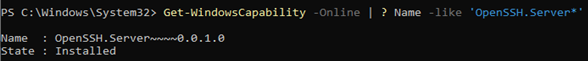

Get-WindowsCapability -Online | Where-Object{$_.Name -like “OpenSSH.Server*”}

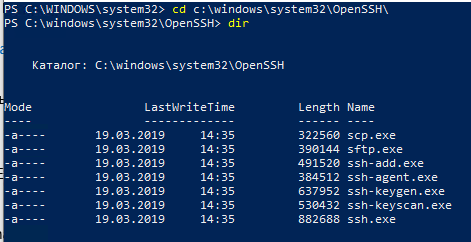

Файлы OpenSSH Server находятся в папке c:windowssystem32Openssh. Помимо клиентских приложений SSH, папка содержит следующие серверные инструменты:

- SFTP-server.exe

- SSH-agent.exe

- SSH-keygen.exe

- sshd.exe

- конфигурационный файл «sshd_config».

Сервер SSH настроен для работы в качестве службы.

На момент написания этой статьи он не запускается автоматически. Вам нужно включить его вручную.

Как запустить сервер OpenSSH в Windows 10.

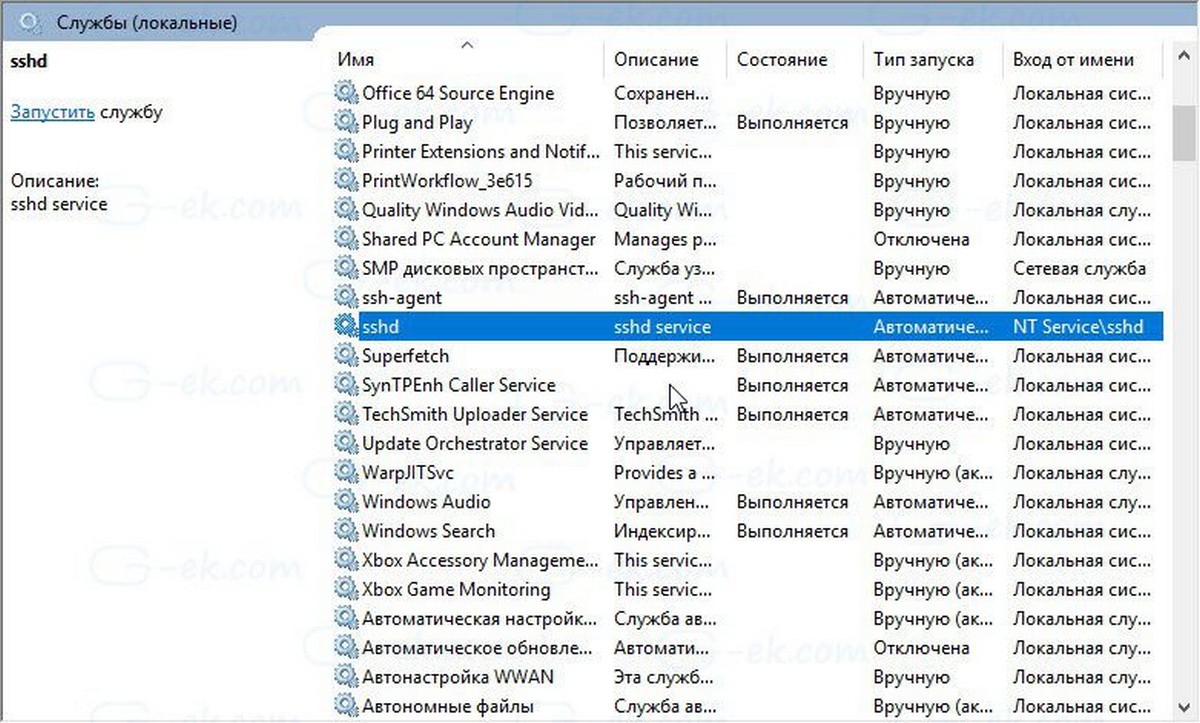

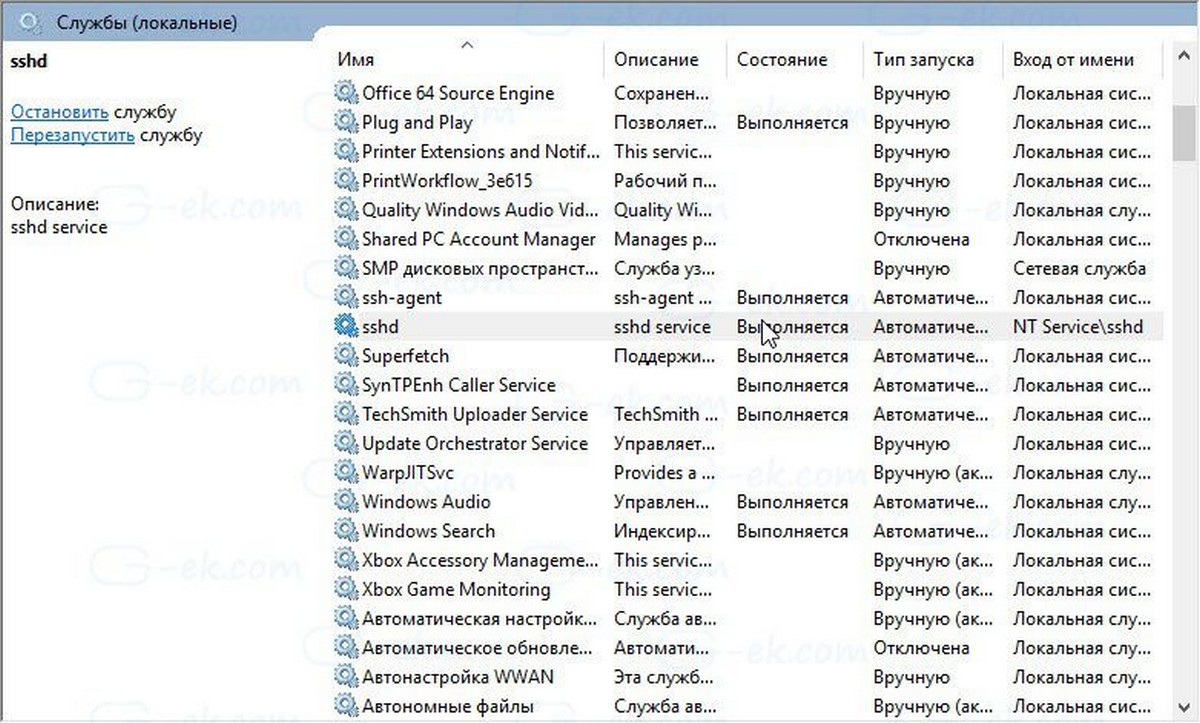

- Откройте Службы, (нажмите клавиши Win + R и введите services.msc в поле «Выполнить») и запустите службу sshd. дважды кликните на запись sshd, чтобы открыть ее свойства.

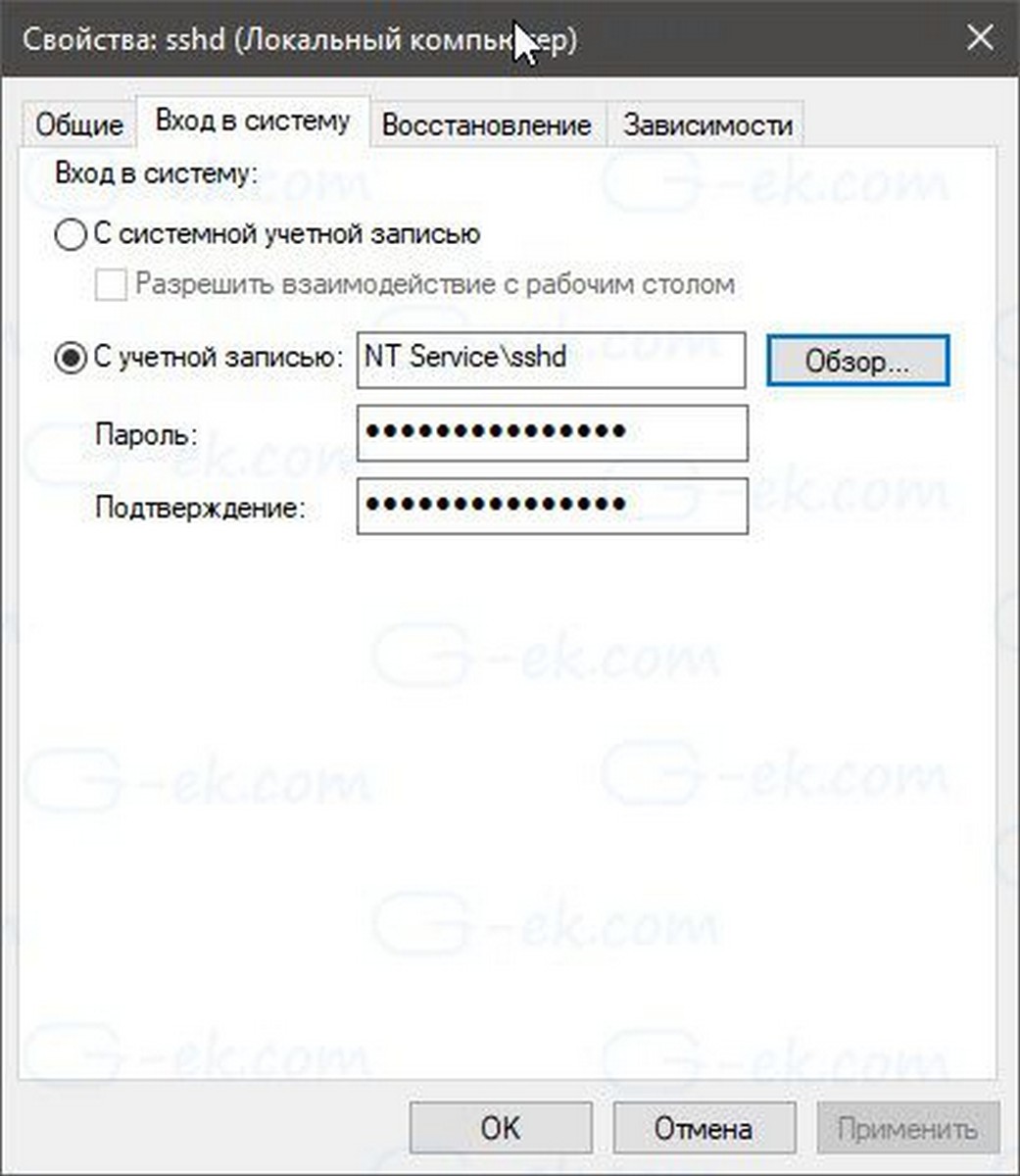

- На вкладке «Вход в систему» см. Учетную запись пользователя, которая используется сервером sshd. В моем случае это NT Service sshd

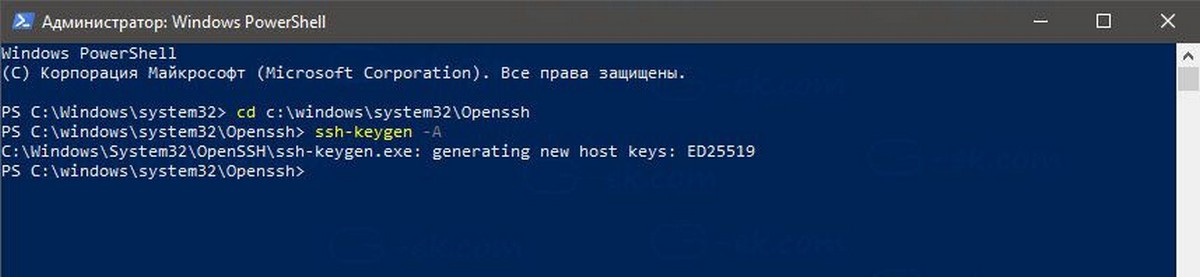

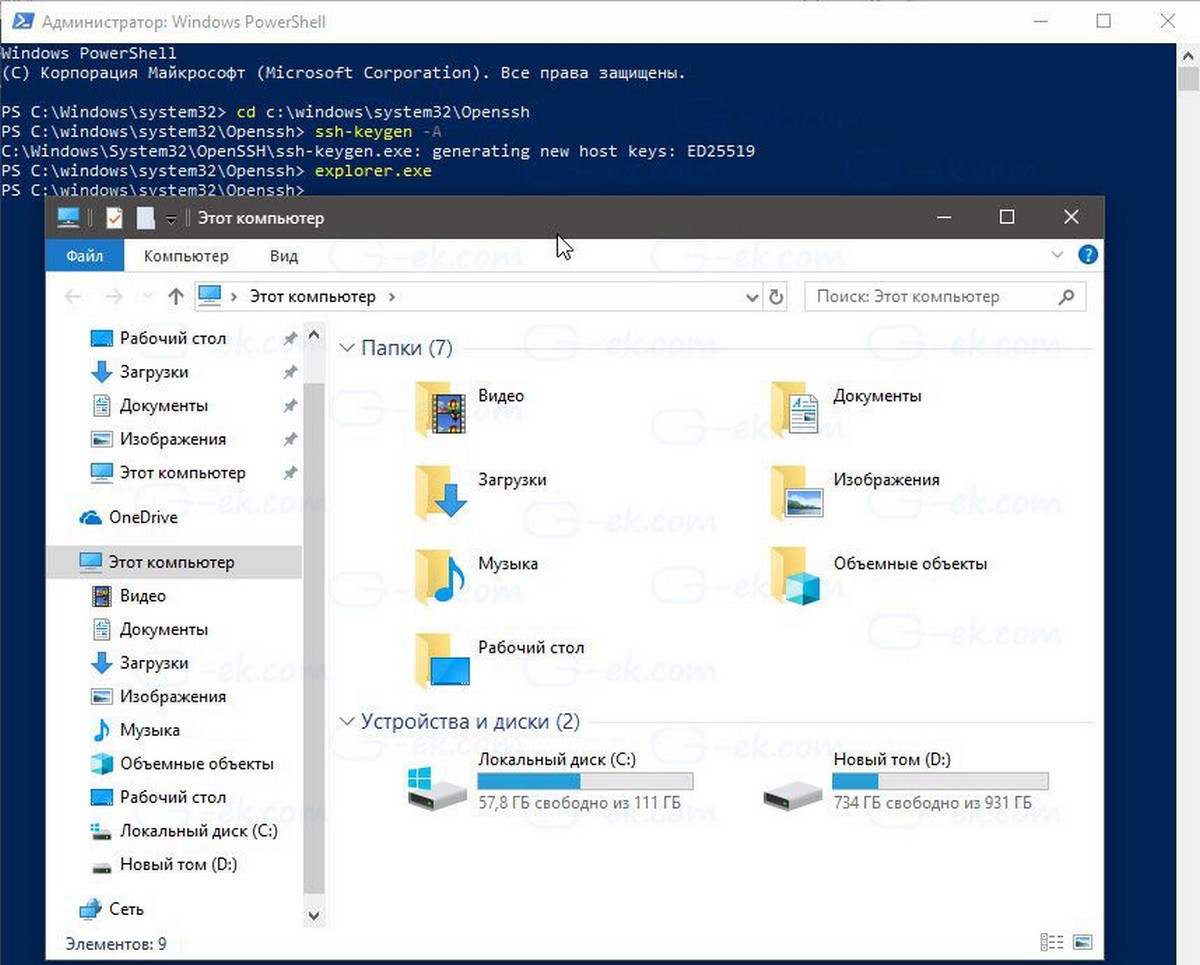

- Теперь откройте командную строку или PowerShell от имени администратора .

С помощью этой команды перейдите в каталог Openssh

cd c:windowssystem32Openssh

- Здесь запустите команду для создания ключей безопасности для сервера sshd:

ssh-keygen -A

Сервер Sshd сгенерирует ключи

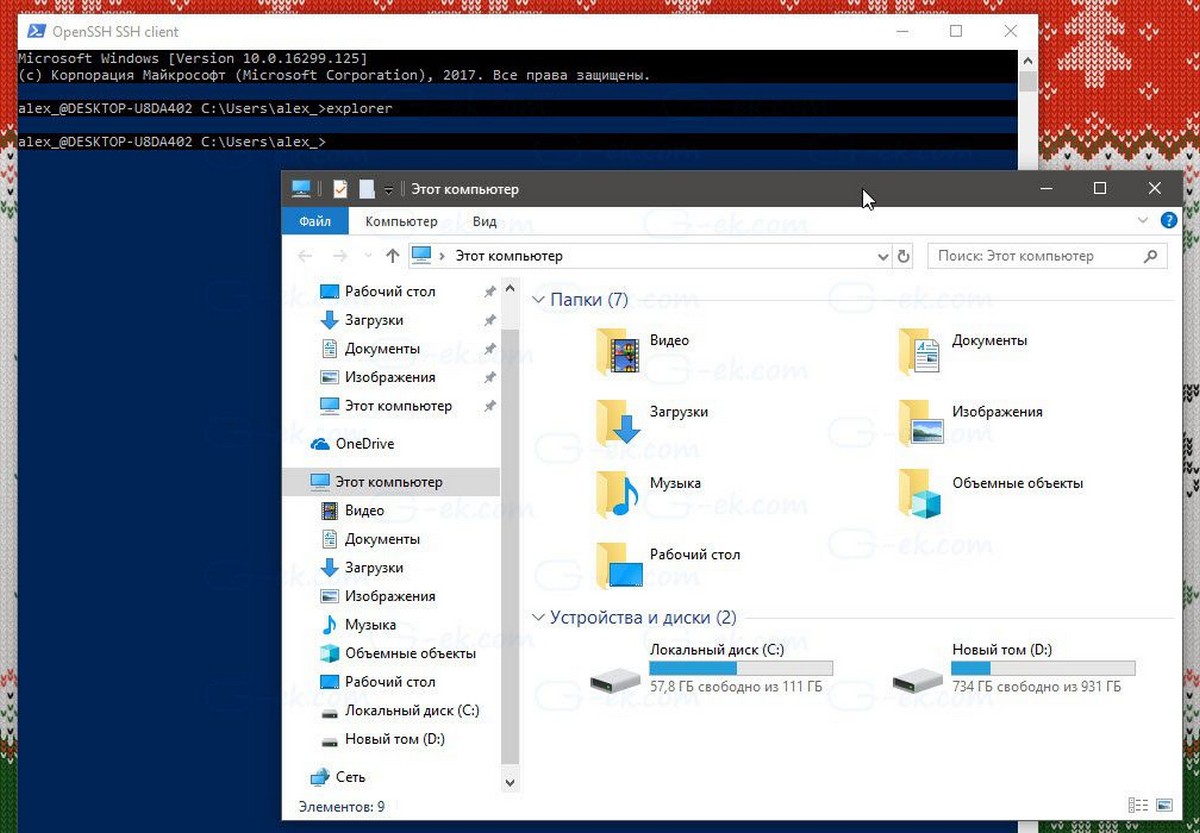

- Теперь в командной строке введите: explorer.exe, чтобы запустить Проводник в папке OpenSSH.

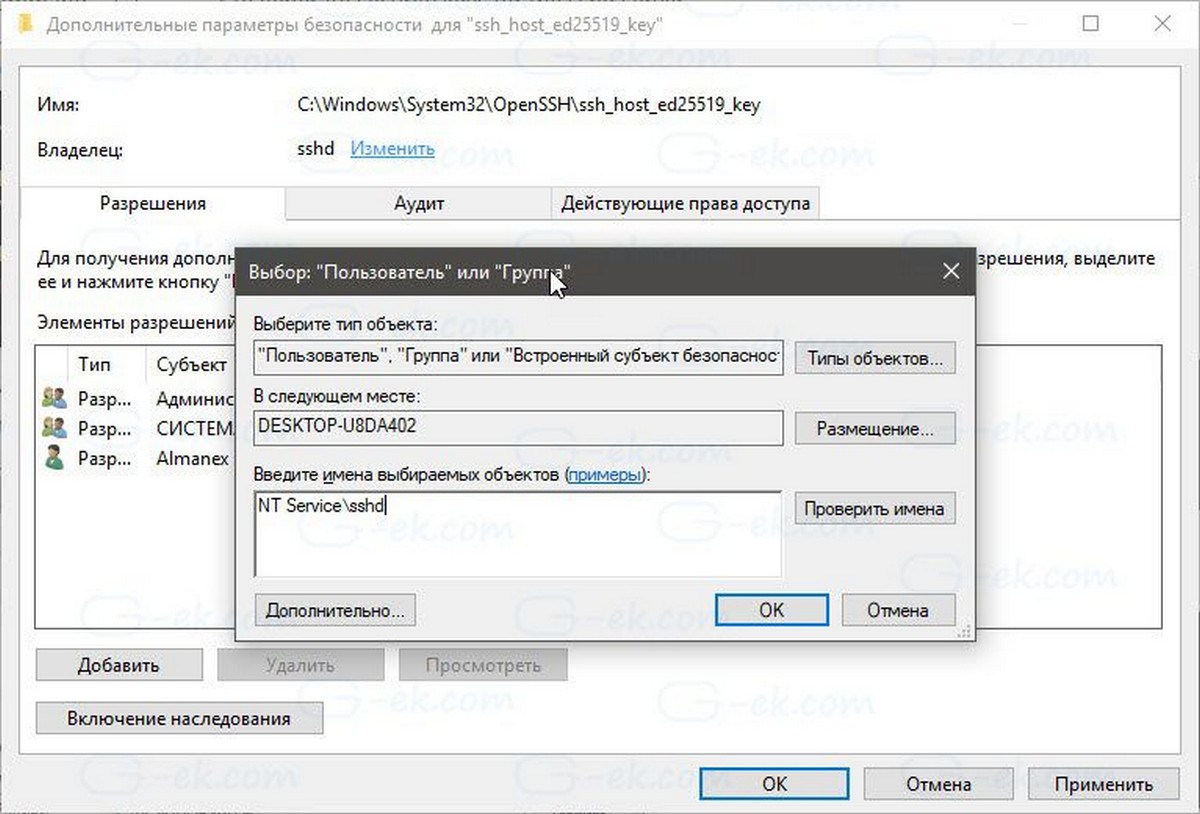

- Кликните правой кнопкой мыши файл ssh_host_ed25519_key и измените владельца файла на пользователя службы sshd, например NT Servicesshd.

- Нажмите кнопку «Добавить» и добавьте разрешение «Чтение» для пользователя «NT Servicesshd».

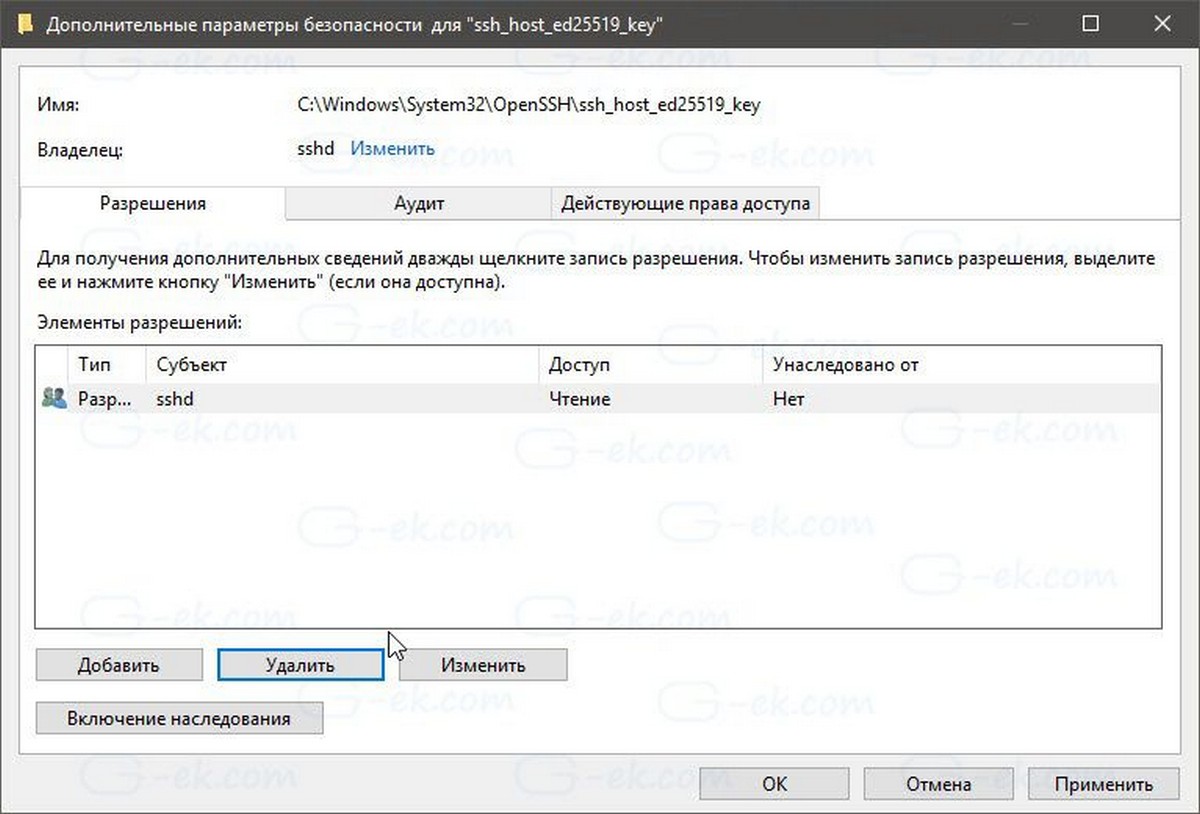

- Теперь удалите все другие разрешения, чтобы получить что-то вроде этого:

- Нажмите «Применить» и подтвердите операцию.

- Наконец, откройте службы (нажмите клавиши Win + R и введите services.msc в поле «Выполнить») и запустите службу sshd. Она должна запустится:

Служба Sshd работает.

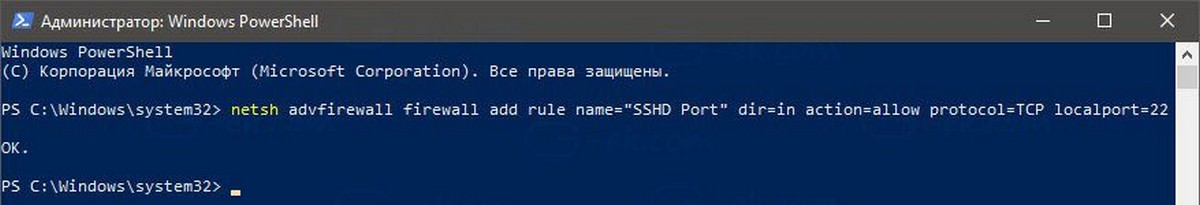

- Теперь необходимо разрешить использование SSH-порта в брандмауэре Windows. По умолчанию сервер использует порт 22. Запустите эту команду в командной строке или PowerShell от имени администратора:

netsh advfirewall firewall add rule name="SSHD Port" dir=in action=allow protocol=TCP localport=22

- Наконец, установите пароль для своей учетной записи пользователя, если у вас его нет.

Теперь вы можете попробовать его в действии.

Подключение к SSH-серверу в Windows 10.

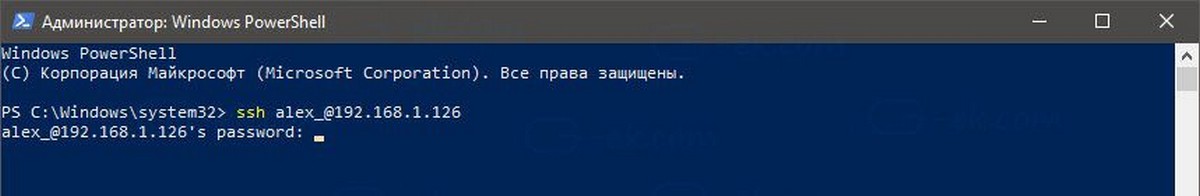

Откройте свой ssh-клиент. Вы можете запустить его на том же компьютере, например, используя встроенный клиент OpenSSH или запустить его с другого компьютера в своей сети.

В общем случае синтаксис для клиента консоли OpenSSH выглядит следующим образом:

Имя пользователя ssh @ host -p

В моем случае команда выглядит следующим образом:

ssh alex_@192.168.1.126

Где alex_ — мое имя пользователя Windows, а 192.168.1.126 — это IP-адрес моего ПК с Windows 10. Я подключусь к нему с другого компьютера, Windows 10.

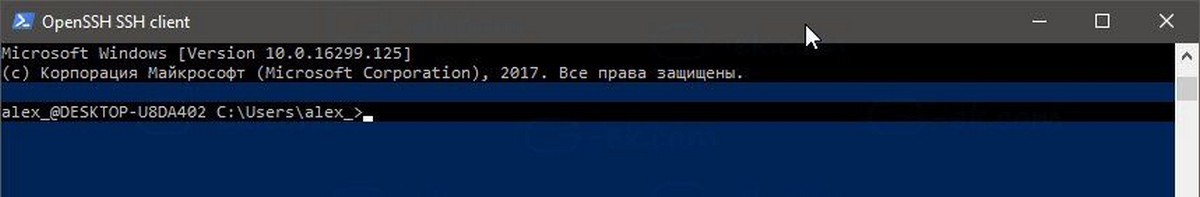

Вход.

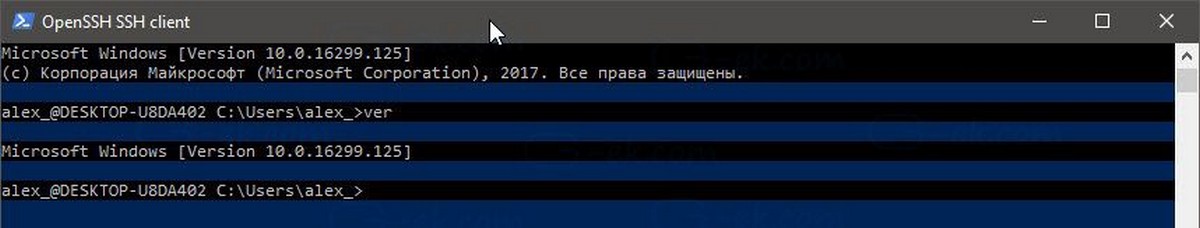

Сервер запускает классические консольные команды Windows, например: more, type, ver, copy.

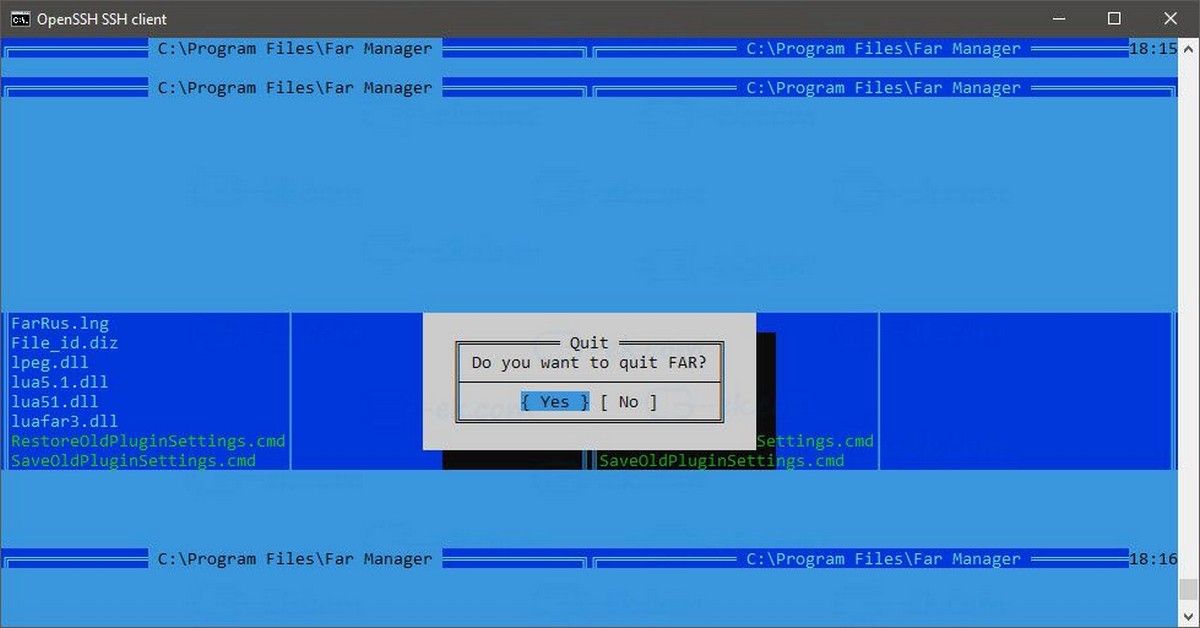

Но я не могу запустить FAR Manager. Он выглядит совсем сломанным:

Еще одно интересное примечание: вы можете запускать приложения с графическим интерфейсом, такие как проводник. Если вы вошли в ту же учетную запись пользователя, которую используете для SSH, они будут запускаться на рабочем столе:

Встроенный SSH-сервер определенно интересен. Он позволяет управлять компьютером сWindows 10, без установки сторонних инструментов, как rdesktop и др..

Начиная с этой версии, встроенный SSH-сервер в Windows 10 находится на стадии BETA, поэтому в будущем он должен стать, более интересным и полезным.

Содержание

- Использование встроенного SSH клиента в Windows 10

- Установка клиента OpenSSH в Windows 10

- Как использовать SSH клиенте в Windows 10?

- SCP: копирование файлов из/в Windows через SSH

- Безопасная оболочка (SSH)

- использование клиента Windows 10 OpenSSH

- Использование PuTTY

- Скачивание SSH-клиента

- Подключение к устройству

- Обновление пароля учетной записи

- настройка устройства Windows IoT Core

- Часто используемые служебные программы

- Установка OpenSSH

- Установка OpenSSH с помощью приложения «Параметры» в Windows

- Установка OpenSSH с помощью PowerShell

- Запуск и настройка OpenSSH Server

- Подключение к OpenSSH Server

- Удаление OpenSSH с помощью приложения «Параметры» в Windows

- Удаление OpenSSH с помощью PowerShell

- OpenSSH Что это такое, и с чем это едят

- Авторизация по SSH ключу

- Шифрованное копирование файлов

- Удаляем openssh, 100% защита от ботнета, миф?

Использование встроенного SSH клиента в Windows 10

В Windows 10 и Windows Server 2019 появился встроенный SSH клиент, который вы можете использовать для подключения к *Nix серверам, ESXi хостам и другим устройствам по защищенному протоколу, вместо Putty, MTPuTTY или других сторонних SSH клиентов. Встроенный SSH клиент Windows основан на порте OpenSSH и предустановлен в ОС, начиная с Windows 10 1809.

Установка клиента OpenSSH в Windows 10

Клиент OpenSSH входит в состав Features on Demand Windows 10 (как и RSAT). Клиент SSH установлен по умолчанию в Windows Server 2019 и Windows 10 1809 и более новых билдах.

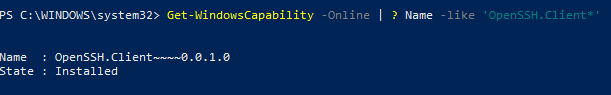

Проверьте, что SSH клиент установлен:

В нашем примере клиент OpenSSH установлен (статус: State: Installed).

Если SSH клиент отсутствует (State: Not Present), его можно установить:

]Бинарные файлы OpenSSH находятся в каталоге c:windowssystem32OpenSSH.

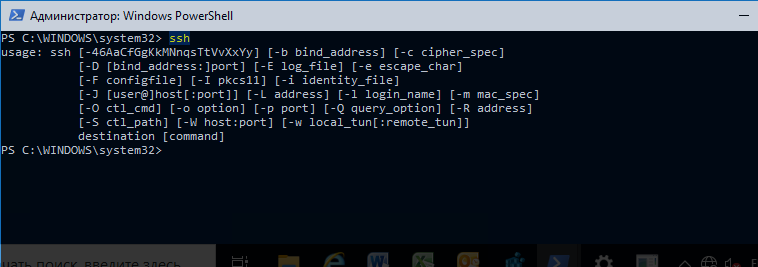

Как использовать SSH клиенте в Windows 10?

ssh

usage: ssh [-46AaCfGgKkMNnqsTtVvXxYy] [-b bind_address] [-c cipher_spec]

[-D [bind_address:]port] [-E log_file] [-e escape_char]

[-F configfile] [-I pkcs11] [-i identity_file]

[-J [user@]host[:port]] [-L address] [-l login_name] [-m mac_spec]

[-O ctl_cmd] [-o option] [-p port] [-Q query_option] [-R address]

[-S ctl_path] [-W host:port] [-w local_tun[:remote_tun]]

destination [command]

Для подключения к удаленному серверу по SSH используется команда:

Если SSH сервер запущен на нестандартном порту, отличном от TCP/22, можно указать номер порта:

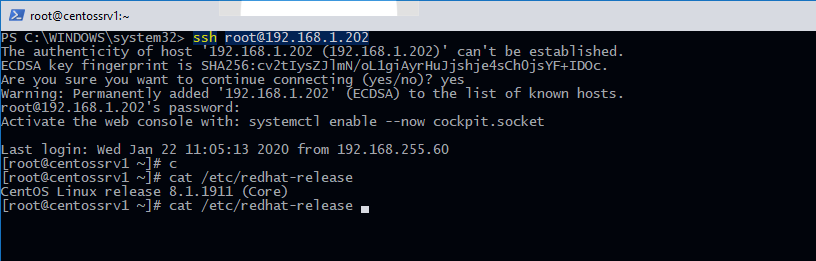

Например, чтобы подключиться к Linux хосту с IP адресом 192.168.1.202 под root, выполните:

Затем появится запрос пароля указанной учетной записи, укажите пароль root, после чего должна открытся консоль удаленного Linux сервера (в моем примере на удаленном сервере установлен CentOS 8).

Если вы используете SSH аутентификацию по RSA ключам (см. пример с настройкой SSH аутентификации по ключам в Windows), вы можете указать путь к файлу с закрытым ключом в клиенте SSH так:

Также вы можете добавить ваш закрытый ключ в SSH-Agent. Сначала нужно включить службу ssh-agent и настроить ее автозапуск:

set-service ssh-agent StartupType ‘Automatic’

Start-Service ssh-agent

Добавим ваш закрытый ключ в базу ssh-agent:

Теперь вы можете подключиться к серверу по SSH без указания пути к RSA ключу, он будет использоваться автоматически. Пароль для подключения не запрашивается (если только вы не защитили ваш RSA ключ отдельным паролем):

Еще несколько полезных аргументов SSH:

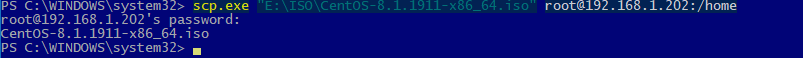

SCP: копирование файлов из/в Windows через SSH

С помощью утилиты scp.exe, которая входит в состав пакета клиента SSH, вы можете скопировать файл с вашего компьютера на SSH сервер:

scp.exe «E:ISOCentOS-8.1.1911-x86_64.iso» root@192.168.1.202:/home

Можно рекурсивно скопировать все содержимое каталога:

И наоборот, вы можете скопировать файл с удаленного сервера на ваш компьютер:

scp.exe root@192.168.1.202:/home/CentOS-8.1.1911-x86_64.iso e:tmp

Итак, теперь вы можете прямо из Windows 10 подключаться к SSH серверам, копировать файлы с помощью scp без установки сторонних приложений и утилит.

Источник

Безопасная оболочка (SSH)

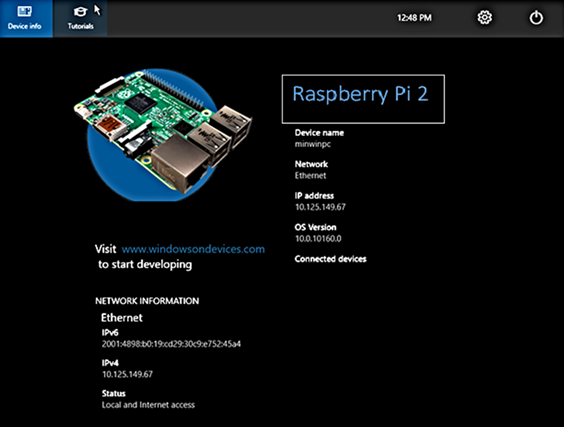

Secure Shell (SSH) позволяет удаленно администрировать и настраивать Windows устройства IoT Core.

использование клиента Windows 10 OpenSSH

клиент Windows OpenSSH требует, чтобы ос узла клиента SSH была Windows 10 версии 1803 (17134). кроме того, устройство Windows 10 IoT Базовая должно работать под RS5 Windows Insider Preview выпуска 17723 или более поздней версии.

клиент OpenSSH был добавлен в Windows 10 в 1803 (сборка 17134) как дополнительный компонент. чтобы установить клиент, можно выполнить поиск по запросу управление дополнительными компонентами в параметрах Windows 10. Если клиент OpenSSH не указан в списке установленных компонентов, выберите Добавить компонент.

Затем выберите в списке клиент OpenSSH и нажмите кнопку установить.

Чтобы войти с помощью имени пользователя и пароля, используйте следующую команду:

где host — это IP-адрес Windows устройства IoT Core или имя устройства.

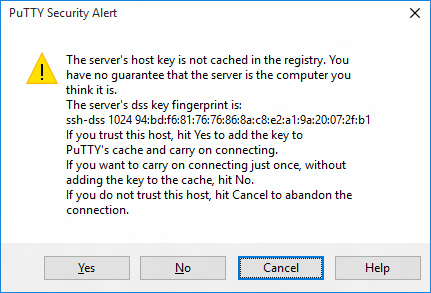

При первом подключении появится сообщение следующего вида:

Введите Да и нажмите клавишу Ввод.

Если необходимо войти как Дефаултаккаунт, а не как администратор, потребуется создать ключ и использовать его для входа. На рабочем столе, с которого планируется подключиться к устройству IoT, откройте окно PowerShell и перейдите в папку личных данных (например, CD

Зарегистрируйте ключ с помощью ssh-агента (необязательно, для интерфейса единого входа). Обратите внимание, что SSH-Add необходимо выполнять из папки, которая является ACL, в качестве пользователя, выполнившего вход в систему (Builtin администраторы NT_AUTHORITY system также ОК). По умолчанию компакт-диск

из PowerShell должен быть достаточно, как показано ниже.

Если ключ не зарегистрирован в ssh-agent, он должен быть указан в командной строке для входа:

Если закрытый ключ зарегистрирован в ssh-agent, необходимо указать только DefaultAccount@host :

При первом подключении появится сообщение следующего вида:

Введите Да и нажмите клавишу Ввод.

Теперь вы должны подключиться как дефаултаккаунт

Кроме того, необходимо задать список ACL для administrators_authorized_keys в соответствии с ACL ssh_host_dsa_key в том же каталоге.

Настройка ACL с помощью PowerShell

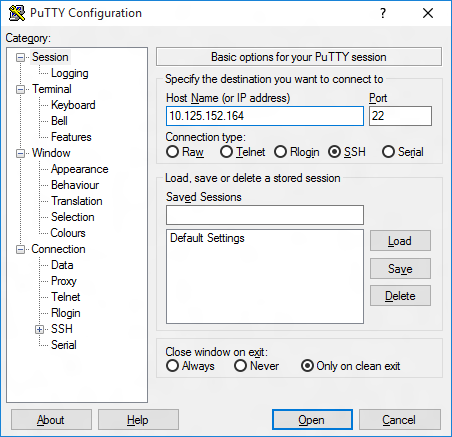

Использование PuTTY

Скачивание SSH-клиента

Чтобы подключиться к устройству с помощью SSH, сначала необходимо скачать клиент SSH, например, выполнив.

Подключение к устройству

Чтобы подключиться к устройству, сначала необходимо получить IP-адрес устройства. после загрузки устройства Windows IoT Core на экране, подключенном к устройству, будет отображаться IP-адрес:

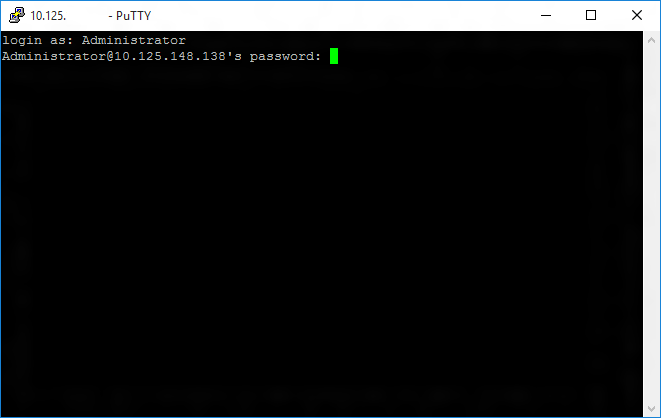

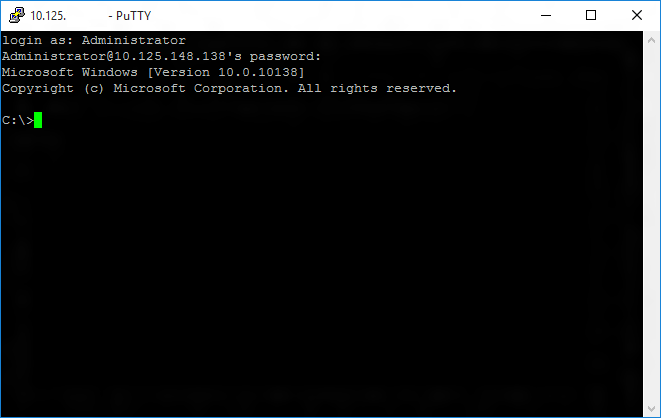

Если соединение прошло успешно, login as: на экране появится запрос на вход.

Введите Administrator и нажмите клавишу ВВОД. Затем введите пароль по умолчанию в p@ssw0rd качестве пароля и нажмите клавишу ВВОД.

Если вы смогли успешно войти в систему, вы увидите нечто вроде:

Обновление пароля учетной записи

Настоятельно рекомендуется обновить пароль по умолчанию для учетной записи администратора.

Для этого введите следующую команду в консоли выводимых команд, заменив [new password] строгим паролем:

настройка устройства Windows IoT Core

чтобы иметь возможность развертывать приложения из Visual Studio 2017, необходимо убедиться, что Удаленный отладчик Visual Studio запущена на устройстве Windows IoT Core. Удаленный отладчик должен запускаться автоматически во время загрузки компьютера. Чтобы дважды проверить, используйте команду TList, чтобы вывести список всех запущенных процессов из PowerShell. На устройстве должно быть открыто два экземпляра msvsmon.exe.

время ожидания Удаленный отладчик Visual Studio может истекает после длительных периодов бездействия. если Visual Studio не удается подключиться к устройству Windows IoT Core, попробуйте перезагрузить устройство.

При необходимости можно также переименовать устройство. Чтобы изменить имя компьютера, используйте setcomputername программу:

Чтобы изменения вступили в силу, необходимо перезагрузить устройство. Команду можно использовать shutdown следующим образом:

Часто используемые служебные программы

Источник

Установка OpenSSH

Область применения Windows Server 2019, Windows 10: Windows Server 2022,

OpenSSH — это средство подключения для удаленного входа, использующее протокол SSH. Оно шифрует весь трафик между клиентом и сервером для предотвращения перехвата информации, перехвата подключения и других атак.

OpenSSH можно использовать для подключения устройств с Windows 10 (версия 1809 и более поздние) или Windows Server 2019 с установленным клиентом OpenSSH к таким устройствам с установленным сервером OpenSSH.

Если вы скачали OpenSSH из репозитория GitHub по адресу PowerShell/openssh-portable, следуйте приведенным в репозитории инструкциям, а не инструкциям в этой статье.

Установка OpenSSH с помощью приложения «Параметры» в Windows

Оба компонента OpenSSH можно установить с помощью «Параметров» Windows на устройствах Windows Server 2019 и Windows 10.

Чтобы установить компоненты OpenSSH, сделайте следующее:

Откройте приложение Параметры, выберите элементы Приложения > Приложения и возможности, щелкните Дополнительные возможности.

Просмотрите этот список и определите, установлено ли средство OpenSSH. Если нет, выберите пункт Добавить компонент в верхней части страницы и сделайте следующее:

После завершения установки вернитесь в раздел Приложения > Приложения и возможности и Дополнительные возможности, где теперь должно появиться средство OpenSSH.

Установка OpenSSH с помощью PowerShell

Чтобы установить OpenSSH с помощью PowerShell, запустите PowerShell от имени администратора. Для проверки доступности OpenSSH выполните следующий командлет:

Если ни один из них не установлен, должно отобразиться следующее:

Затем установите нужный серверный или клиентский компонент:

Оба командлета должны вернуть такие выходные данные:

Запуск и настройка OpenSSH Server

Чтобы запустить и настроить OpenSSH Server для первого использования, откройте PowerShell от имени администратора и выполните следующие команды для запуска sshd service :

Подключение к OpenSSH Server

После установки вы можете подключиться к серверу OpenSSH с устройства Windows 10 или Windows Server 2019, на котором установлен клиент OpenSSH, с помощью PowerShell, как показано ниже. Обязательно запустите PowerShell от имени администратора:

Когда подключение будет установлено, отобразится примерно следующее сообщение:

Если выбрать Да, этот сервер будет добавлен в список известных узлов SSH в клиенте Windows.

На этом этапе нужно ввести пароль. В целях безопасности пароль не будет отображаться по мере ввода.

После подключения вы увидите командную оболочку Windows:

Удаление OpenSSH с помощью приложения «Параметры» в Windows

Чтобы удалить OpenSSH с помощью приложения «Параметры» в Windows, сделайте следующее:

Удаление OpenSSH с помощью PowerShell

Чтобы удалить компоненты OpenSSH с помощью PowerShell, выполните следующие команды:

Если служба использовалась во время удаления, может потребоваться перезагрузка Windows.

Источник

OpenSSH Что это такое, и с чем это едят

На одном из моих серверов, в логах я заметил не очень позитивную активность, а именно китайцев, которые перебирали пароли, пытаясь авторизоваться под «админом», «рутом» и прочими логинами. Ок, я бы понял, если бы у меня был бы стандартный порт, но порт у меня был не стандартный, сервер вообще был в качестве тестовой среды и, короче, было странно, я заблокировал пол Китая и забил.

Далее меня откровенно стала надоедать необходимость постоянно вводить пароль для авторизации на серверах. Не, ну а если у меня двадцать серверов — нужно знать двадцать паролей, причем разных, потому что ставить один и тот же пароль на весь зоопарк глупо.

Авторизация по SSH ключу

Собственно в OpenSSH есть такая интересная возможность, как авторизация по ключам. Для корректной работы этого метода используется два ключа, открытый (который publik_key) и закрытый (privat_key соответственно). Открытый ключ должен находится в домашней каталоге пользователя, на сервере, на который мы будем заходить, а закрытый ключ должен обитать в домашнем каталоге пользователя, на ноутбуке (или ПК, смартфоне, телефоне, холодильнике, космическом шатле и т.д.) с которого мы будем ломиться на сервер. Далее, при авторизации, грубо говоря, эти ключи сравниваются, клиент авторизуется на сервер, сервер авторизуется у клиента, и клиент попадает на сервер. Само преимущество этого метода заключается в том, что его нельзя украсть, так как при авторизации ключ не передается на сервер, а только доказывает серверу, что у него есть этот ключ.

Ну если, username, мы смогли тебя убедить в том, что это необходимо, то начнем с генерации ключа. Заходим на наш сервер и генерируем ключ из под обычного пользователя (не root):

Далее в ответ «генератор» задаст нам несколько вопросов:

На этом вопросы заканчиваются, а ключи генерируются. Кстати, непонимающие «гуглочитатели» могут задать вопрос, почему я ввел ключ rsa, а не dsa? Все просто, dsa используется только для цифровой подписи, и не используется для шифрования. Так что смело вводите rsa.

В папке, в которой вы находитесь (или той,которую могли указать) вы найдете два файла, по названиям которых вы поймёте сто там публичное, а что там приватное.

Теперь, установим ключ на сервере:

и настроим openssh сервер, чтобы тот не просил логин и пароль, но мог авторизоваться по ключу. Для этого, уже под root пользователем или при помощи sudo, откроем файл конфигурации openssh любимым редактором:

приведем некоторые параметры к подобному виду:

и перезапустим службу openssh:

Но с сервера пока не выходите, особенно если он далеко от вас..

Теперь займемся настройками ноутбука, с которого вы будите ломиться на сервер.

Для этого скопируем файл закрытого ключа с сервера при помощи такой прекрасной утилиты, как scp:

и добавим ключ для своего ssh клиента:

Все, на это по идее можно закончить настройку авторизации, и авторизовываться на сервере можно таким образом:

Но мне это не особо удобно. Что я имею в виду? Например мы можем авторизовываться на сервер набрав в терминале

Для этого достаточно в файл

/.ssh/config добавить эти строки:

Это называется Алиасом. Подробно ознакомиться с ключами вы можете на OpenNet.ru или набрав команду man ssh_config.

И еще, если вы собираетесь заходить на серверы с операционной системы Windows при помощи Putty, то вам понадобится утилита PuttyGen.

Шифрованное копирование файлов

Да, что то я ранее упоминал про такую штуку, как scp. Это не то, что вы, возможно, прочли на лурке, а это протокол RCP копирования файлов, использующий в качестве транспорта не RSH, а SSH.

При помощи этого протокола вы сможете копировать файл site1.zip на сервер со своего компьютера, в папку

/my_sites вот такой командой:

Можно скопировать файл sites22.zip с сервера на свой ноутбук в папку sites вот такой командой:

А если, вдруг, ваш ssh работает на другом порту, то делаем копирование вот такой командой:

Ну а в нашем случае, при настроенном алиасе в файле

/.ssh/config, скопировать файл мы сможем такой командой:

Удобненько, не правда ли?

На этом, пожалуй, обзор команд я закончу. Этого много есть в интернете, но и пусть будет в моем блоге.

В написании этого шедевра мне помогли следующие ресурсы:

Источник

Удаляем openssh, 100% защита от ботнета, миф?

Чем чревато удаление ssh (и клиент и сервер), в случае если удаленный доступ не требуется?

upd: как закрыть все порты кроме 80, и порт, используемый для обновления системы (к примеру у debian)?

половина софта работать не будет, которая от них зависит

например все, что требует удаленного управления? (оно как раз нам и ненадо, все верно)

любопытно, насколько это безопасно, если ботнеты будут ломится в 22 порт.

Уаление openssh / openssl, 100% от ботнета, миф?

Чем чревато удаление ssh, в случае если удаленный доступ не требуется?

upd: как закрыть все порты кроме 80, и порт, используемый для обновления системы (к примеру у debian)?

любопытно, насколько это безопасно, если ботнеты будут ломится в 22 порт.

При сложном пароле или настроенных ключах ничем, только логи будут замусориваться. И с этим можно бороться фильтрами, fail2ban всякими и т.п. А ещё можно тупо убрать sshd со стандартного порта на любой другой повыше и не париться совсем.

Нет, неадекватное. Скорее всего сломается вообще всё хоть как то связанное с сетью.

ну, вопрос в другом ключе ведь, безопасно ли именно удалить и то и другое, и удалить из iptables исключение для порта 22)

ssh удалять безопасно, если он совсем не нужен, с ним ничего не линкуется. openssl линкуется со всем сетевым, удаление openssl сломает 23 софта. Если тебе от линукса нужен только баш с чорной текстовой консолью смело удаляй.

убрать sshd со стандартного порта

и что мешает злоумышленнику подключиться на нестандартный? их не так уж и много, чтобы было сложно перебрать

Согласен, скурил пару мануалов по openssl, удалю из шапки темы упоминание о нем вообще, вдруг какой борец с ZOG снесет его ненароком))) ломает вообще все что связанно с сетью, все правильно.

В случае серверов «ломают» как правило именно через 80 порт, а точнее через то похапешное дерьмо, что на нем висит. Так что вперед и с песней, пионер.

и что мешает злоумышленнику подключиться на нестандартный? их не так уж и много, чтобы было сложно перебрать

Зайти помешает длинный сложный пароль или ключ. Речь не о злоумышленнике, а о тупых ботах, которые портов не перебирают, просто чтобы логи не пухли. Злоумышленнику придётся порты сканировать и искать ssh, это не есть вежливое и ожидаемое поведение от хоста и для таких ситуаци есть древний как копролит и надёжный как шотган portsentry например, не считая множества других IDS. Серьёзного дядю и это не испугает конечно, но 99% остальных будут зобанены на этом этапе.

насколько это безопасно, если ботнеты будут ломится в 22 порт.

Это очень опасно и приводит к износу порта

upd: как закрыть все порты кроме 80, и порт, используемый для обновления системы (к примеру у debian)?

Это ни как не помешает боту на твоем компе самому делать запросы куда нибудь для получения инструкций.

и как это поможет от уязвимости к примеру в движке сайта предоставляющему eval? В том то и дело что никак.

Просто через iptables закрой вх. соединения на 22 порт если конечно тебе самому доступ не нужен. И да, почитай теорию про iptables. Для обновления системы используются исх. соединения, а для доступа к данному пк по ssh вх.

если не веришь openssl (и правильно) libressl твой выбор

в случае если удаленный доступ не требуется?

Можно конкретный юз-кейс? Не могу себе представить ситуацию, когда доступ в интернет есть, а удалённый доступ в том или ином виде при этом не нужен и не снимает кучу лишнего геморроя.

Если у тебя CLI к серверу и так под рукой, или сервер под кроватью, то конечно тебе ssh не нужен.

Чем чревато удаление ssh (и клиент и сервер), в случае если удаленный доступ не требуется?

Ох блин. Повесь ssh на нестандартный порт, настрой порт-кноккинг и не морочь себе голову. Если удаленный доступ не требуется, то вообще ничем не чревато.

как закрыть все порты кроме 80, и порт, используемый для обновления системы (к примеру у debian)?

ты наивно считаешь что если в боте реализован перебор паролей, там будет сложно реализовать перебор портов, если 22 не отвечает?

ты наивно считаешь что если в боте реализован перебор паролей, там будет сложно реализовать перебор портов, если 22 не отвечает?

Потому что это тупо невыгодно. Стратегически лучше сразу после отлупа идти дальше по диапазону чем упорно высканивать неведомый порт ssh, который вполне может вообще отсутствовать, и тем самым беспокоить IDS. Сканирующий все порты в IP диапазоне в поисках неведомо чего ботнет долго не проживёт, быстро спалится и будет массово зобанен. Наивен тут ты, предлагаю прекратить несмешную клоунаду.

Зачем удалять? Просто останови sshd.

почему это не выгодно? пока люди считают смену порта «защитой» по советам таких местных «аналитиков», такая атака имеет смысл. Ведь боты делают допущение, что существуют клоуны которые пользуются паролями для аутентификации SSH. Порт же перебрать дешевле чем пароли. К тому же никто не говорит, что сбор адресов, которые отвечают на SSH и собственно перебор паролей отдельно.

Наивен тут ты, предлагаю прекратить несмешную клоунаду.

и перестать давать идиотские советы

Источник

РЕКОМЕНДУЕМ: Нажмите здесь, чтобы исправить ошибки Windows и оптимизировать производительность системы

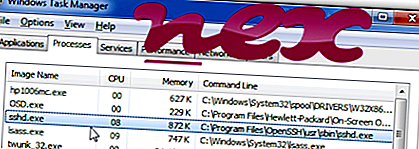

Процесс Sshd.exe в диспетчере задач Windows

Процесс, известный как OpenSSH SSH Server, принадлежит программному обеспечению OpenSSH для Windows (версия 6.7p1-2) или copSSH или Copssh от неизвестно.

Описание: Sshd.exe не является необходимым для ОС Windows и вызывает относительно мало проблем. Файл sshd.exe находится в подпапке «C: Program Files (x86)» (обычно C: Program Files (x86) OpenSSH usr sbin ). Известные размеры файлов в Windows 10/8/7 / XP составляют 277 504 байта (35% всех случаев), 694 310 байтов и еще 11 вариантов.

Там нет описания программы. Программа не имеет видимого окна. Это не системный файл Windows. Программа использует порты для подключения к локальной сети или Интернету. Sshd.exe способен спрятать себя. Поэтому технический рейтинг надежности 68% опасности, но вы также должны учитывать отзывы пользователей.

Удаление этого варианта: если возникают проблемы с OpenSSH для Windows или OpenSSH для Windows 6.7p1-2, вы также можете сделать следующее:

1) удалить его с компьютера с помощью апплета Панели управления Удалить программу

2) обратитесь за помощью [1] [2] к софтверной компании Sourceforge

3) обновить [1] [2] программу.

- Если sshd.exe находится в подпапках C: Windows, тогда рейтинг надежности 79% опасности . Размер файла составляет 397 838 байт (50% всех случаев) или 2 500 799 байт.

- Если sshd.exe находится в подпапках C: Windows System32, тогда рейтинг надежности 90% опасности . Размер файла составляет 290, 816 байт. Там нет информации о файле. Программа не имеет видимого окна. Файл sshd.exe находится в папке Windows, но это не файл ядра Windows. Это не файл Windows. Приложение прослушивает или отправляет данные об открытых портах в локальную сеть или Интернет. Sshd.exe способен спрятать себя.

Важно: некоторые вредоносные программы маскируют себя как sshd.exe, особенно если они находятся в папке C: Windows или C: Windows System32. Поэтому вы должны проверить процесс sshd.exe на вашем компьютере, чтобы увидеть, если это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера. Это был один из лучших вариантов загрузки The Washington Post и PC World .

Аккуратный и опрятный компьютер — это главное требование для избежания проблем с sshd. Это означает запуск сканирования на наличие вредоносных программ, очистку жесткого диска с использованием 1 cleanmgr и 2 sfc / scannow, 3 удаления ненужных программ, проверку наличия программ автозапуска (с использованием 4 msconfig) и включение автоматического обновления Windows 5. Всегда не забывайте выполнять периодическое резервное копирование или, по крайней мере, устанавливать точки восстановления.

Если вы столкнулись с реальной проблемой, попробуйте вспомнить последнее, что вы сделали, или последнее, что вы установили до того, как проблема появилась впервые. Используйте команду 6 resmon, чтобы определить процессы, которые вызывают вашу проблему. Даже для серьезных проблем, вместо переустановки Windows, лучше восстановить вашу установку или, для Windows 8 и более поздних версий, выполнить команду 7 DISM.exe / Online / Cleanup-image / Restorehealth. Это позволяет восстанавливать операционную систему без потери данных.

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг риска безопасности указывает на вероятность того, что процесс является потенциальным шпионским ПО, вредоносным ПО или трояном. B Malwarebytes Anti-Malware обнаруживает и удаляет спящие шпионские, рекламные программы, трояны, клавиатурные шпионы, вредоносные программы и трекеры с вашего жесткого диска.

Связанный файл:

lvprcinj01.dll partmgr.sys zunelauncher.exe sshd.exe hpbootop.exe otshot.exe itieaddin.dll wbengine.exe openwith.exe valwbiosyncsvc.exe jsie.dll

На чтение 5 мин. Просмотров 535 Опубликовано 28.04.2021

Как вы, возможно, уже знаете, Windows 10 включает встроенное программное обеспечение SSH – как клиент, так и сервер! В этой статье мы увидим, как включить SSH-сервер.

Примечание. Приложение OpenSSH Server позволит вам установить соединение с вашим компьютером, используя протокол SSH. Это не позволит вам получить доступ к другим компьютерам в вашей сети. Чтобы подключиться к другим компьютерам, вы должны установить клиент OpenSSH.

В Windows 10 Microsoft наконец-то прислушалась к своим пользователям после того, как они годами запрашивали SSH-клиент и сервер. За счет включения реализации OpenSSH ценность ОС увеличивается.

На момент написания этой статьи программное обеспечение OpenSSH, включенное в Windows 10, находится на стадии бета-тестирования. Это означает, что у него могут быть проблемы со стабильностью.

Предоставленный SSH-сервер похож на приложение Linux. На первый взгляд кажется, что он поддерживает те же функции, что и его аналог * NIX. Это консольное приложение, но оно работает как служба Windows.

Давайте посмотрим, как включить сервер OpenSSH в Windows 10.

Содержание

- Включение сервера OpenSSH в Windows 10

- Как запустить сервер OpenSSH в Windows 10

- Подключение к серверу SSH в Windows 10

Включение сервера OpenSSH в Windows 10

- Откройте приложение «Настройки» и выберите «Приложения» -> «Приложения и функции».

- Справа нажмите «Управление дополнительными функциями».

- На следующей странице нажмите кнопку Добавить функцию .

- В списке функций выберите Сервер OpenSSH и нажмите на Кнопка Установить .

- Перезагрузите Windows 10.

Это установит программное обеспечение OpenSSH Server в Windows 10.

Его двоичные файлы находятся в папке c: windows system32 Openssh . Помимо клиентских приложений SSH, в папке находятся следующие серверные инструменты:

- sftp-server.exe

- ssh-agent.exe

- ssh-keygen.exe

- sshd.exe

- и файл конфигурации “sshd_config”.

Сервер SSH настроен для работы как служба.

На момент написания этой статьи он не запускался автоматически. Вам нужно настроить его вручную.

Как запустить сервер OpenSSH в Windows 10

- Дважды щелкните sshd , чтобы открыть его свойства.

- На вкладке «Вход в систему» просмотрите учетную запись пользователя, которая используется сервером sshd. В моем случае это NT Service sshd .

- Теперь откройте командную строку с повышенными привилегиями.

- Перейдите в каталог c: windows system32 Openssh с помощью команды

cd c: windows system32 Openssh. - Здесь запустите команду

ssh-keygen -A, чтобы сгенерировать ключи безопасности для сервера sshd. - Теперь в командной строке с повышенными привилегиями введите

explorer.exe., чтобы запустить проводник в папке OpenSSH. - Обновление : Microsoft опубликовала учебник , который упрощает процесс правильного назначения.

Откройте PowerShell от имени администратора и выполните следующие команды:Install-Module -Force OpenSSHUtilsRepair-SshdHostKeyPermission -FilePath C: Windows System32 OpenSSH ssh_host_ed25519_key

Вот и все! Все необходимые разрешения установлены.

- В качестве альтернативы вы можете выполнить следующие действия.

Щелкните правой кнопкой мыши ssh_host_ed25519_key и измените его владельца на пользователя службы sshd, например, NT Service sshd . - Нажмите« Добавить »и добавьте разрешение« Чтение »для пользователя« NT Service sshd ». Теперь удалите все другие разрешения, чтобы получить что-то вроде этого:

Нажмите” Применить ” d подтвердите операцию.

- Наконец, откройте службы (нажмите клавиши Win + R и введите services.msc в поле «Выполнить») и запустите службу sshd. Он должен запуститься:

- Разрешить порт SSH в брандмауэре Windows. По умолчанию сервер использует порт 22. Запустите эту команду в командной строке с повышенными привилегиями:

netsh advfirewall firewall add rule name = "SSHD Port" dir = in action = allow protocol = TCP localport = 22Microsoft предоставила следующую альтернативную команду для PowerShell:

New-NetFirewallRule -Name sshd -DisplayName 'OpenSSH Server (sshd)' -Service sshd -Enabled True -Direction Inbound -Protocol TCP -Action Allow -Profile Domain - Наконец, установите пароль для своей учетной записи, если вы не у меня его нет.

Теперь вы можете попробовать это в действии.

Подключение к серверу SSH в Windows 10

Откройте свой ssh-клиент. Вы можете запустить его на том же компьютере, например используя встроенный клиент OpenSSH или запустите его с другого компьютера в вашей сети.

В общем случае синтаксис для консольного клиента OpenSSH выглядит следующим образом:

ssh username @ host -p port

В моем случае команда выглядит следующим образом:

ssh winaero@192.168.2.96

Где winaero – мое имя пользователя Windows, а 192.168.2.96 – IP-адрес моего ПК с Windows 10. Я подключусь к нему с другого ПК, на котором запущен Arch Linux.

Наконец, вы в!

Сервер выполняет классические консольные команды Windows, например подробнее, введите, вер, скопируйте.

Но я не могу запустить FAR Manager. Он выглядит черно-белым и сломанным:

Еще одно интересное наблюдение: вы можете запускать приложения с графическим интерфейсом, такие как Explorer. Если вы вошли в ту же учетную запись пользователя, которую используете для SSH, они запустятся на рабочем столе. См .:

Ну, встроенный SSH-сервер определенно интересная вещь для игры. Он позволяет вам управлять машиной Windows без установки таких инструментов, как rdesktop, на вашем компьютере Linux или даже изменения настроек Windows с компьютера Linux, на котором не установлен X-сервер.

На момент написания этой статьи встроенный -in SSH-сервер в Windows 10 находится на стадии бета-тестирования, поэтому он должен стать более интересным и стать полезной функцией в ближайшем будущем.

В последних билдах Windows 10 появился встроенный SSH сервер и клиент на базе OpenSSH. Это значит, что теперь вы можете удаленно подключаться к компьютеру Windows 10/11 (Windows Server 2019/2022) с помощью любого SSH клиента, как к Linux. В этой статье мы покажем, как настроить OpenSSH в Windows 10 и подключится к нему с помощью putty или любого другого SSH клиента.

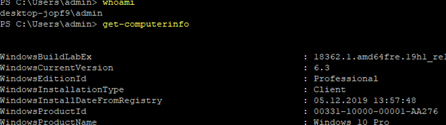

Убедитесь, что ваша версия Windows 10 1809 или выше. Проще всего это сделать, выполнив команду:

winver

Совет. Если у вас более старая версия Windows 10 вы можете обновить ее через Windows Update или с помощью ISO образа с более новой версией Windows 10 (можно создать его с помощью Media Creation Tool). Если вы не хотите обновлять Windows 10, вы можете вручную установить порт OpenSSH для Windows с GitHub — Win32-OpenSSH (https://github.com/PowerShell/Win32-OpenSSH).

Вы можете включить OpenSSH сервера в Windows 10 через панель Параметры:

- Перейдите в Settings -> Apps -> Optional features;

- Нажмите Add a feature, выберите OpenSSH Server и нажмите Install;

Также вы можете установить sshd сервер в Windows с помощью PowerShell:

Add-WindowsCapability -Online -Name OpenSSH.Server*

Или с помощью DISM:

dism /Online /Add-Capability /CapabilityName:OpenSSH.Server~~~~0.0.1.0

Если вы хотите убедитесь, что OpenSSH сервер установлен, выполните следующую команду:

Get-WindowsCapability -Online | ? Name -like 'OpenSSH.Server*'

Name : OpenSSH.Server~~~~0.0.1.0 State : Installed

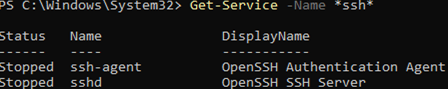

Проверьте статус служб ssh-agent и sshd с помощью командлета Get-Service:

Get-Service -Name *ssh*

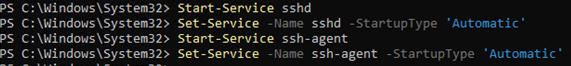

Как вы видите, обе службы находятся в состоянии Stopped и не добавлены в автозагрузку. Чтобы запустить службы и настроить для них автозапуск, выполните команды:

Start-Service sshd

Set-Service -Name sshd -StartupType 'Automatic'

Start-Service ‘ssh-agent’

Set-Service -Name ‘ssh-agent’ -StartupType 'Automatic'

Также нужно разрешить входящие подключения на порт TCP 22 в Windows Defender Firewall:

netsh advfirewall firewall add rule name="SSHD service" dir=in action=allow protocol=TCP localport=22

Теперь вы можете подключиться к Windows 10 с помощью любого SSH клиента. Для подключения из Linux используете команду:

ssh -p 22 admin@192.168.1.90

где, admin – имя локального пользователя Windows, под которым вы хотите подключиться

192.168.1.90 – ip адрес вашего компьютера с Windows 10

После этого откроется окно командной строки Windows.

Совет. Чтобы вместо оболочки cmd.exe при подключении к Windows 10 через SSH запускалась консоль PoweShell, нужно выполнить команду:

New-ItemProperty -Path "HKLM:SOFTWAREOpenSSH" -Name DefaultShell -Value "C:WindowsSystem32WindowsPowerShellv1.0powershell.exe" -PropertyType String –Force

Так вы измените оболочку, которая стартует через OpenSSH. Теперь при подключении к Windows по SSH у вас будет сразу открываться консоль PowerShell вместо командной строки cmd.exe.

Если вы хотите использовать key-based ssh authentification вместо парольной аутентификации, нужно на вашем клиенте сгенерировать ключ с помощью ssh-keygen.exe.

Затем содержимое файла id_rsa.pub нужно скопировать в файл c:usersadmin.sshauthorized_keys в Windows 10.

После этого вы сможете подключаться с вашего Linux клиента к Windows 10 без пароля. Используйте команду:

ssh -l admin@192.168.1.90

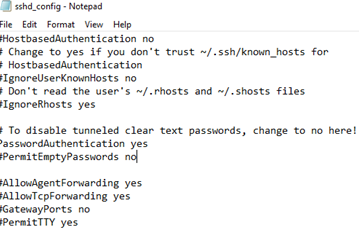

Вы можете настроить различные параметры OpenSSH сервера в Windows с помощью конфигурационного файла %programdata%sshsshd_config

Например, вы можете отключить аутентификацию по паролю и разрешить вход только по ключу:

PubkeyAuthentication yes PasswordAuthentication no

В прошлый раз я устранял ошибки при подключении к серверу OpenSSH на Windows 10. Там же я расписал шаги по установке этого компонента (OpenSSH) на Windows 10. Но это была дефолтовая установка. Сейчас я решил её допилить, чтобы была хоть какая-то защита.

Настройка Firewall на сервере

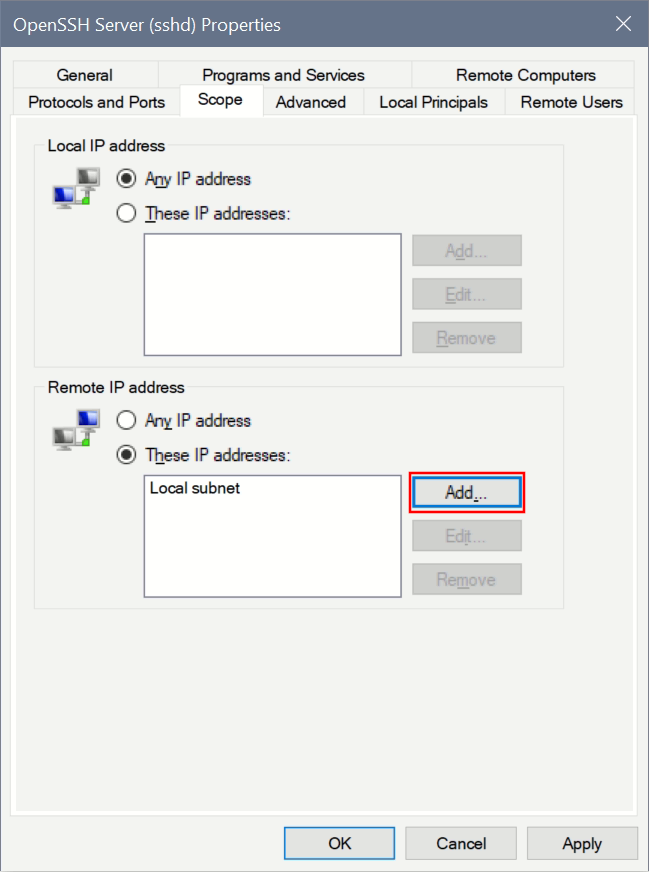

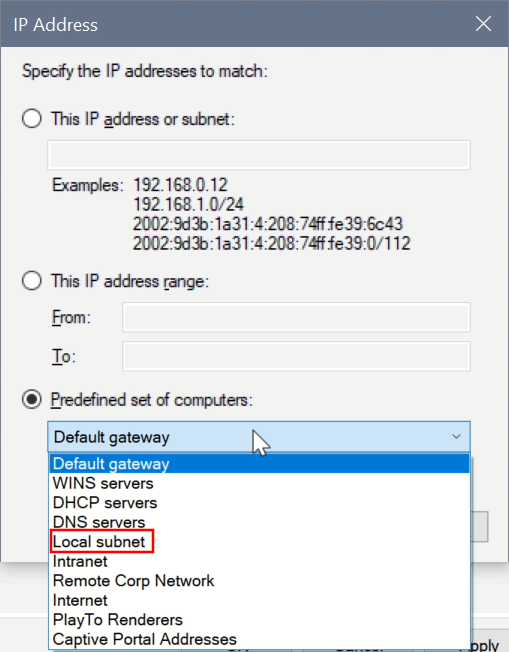

1. Откроем настройки брандмауэра (не нравится мне это слово, лучше всё же firewall).

▶ ▶ ▶ ▶ ▶ ▶

2. В диалоге выбора IP-адресов переключимся на третий вариант (Predefined set of computers) и выберем Local subnet:

Можно конечно ограничиться вообще только одним IP-адресом компьютера админа, тогда все остальные будут получать ошибку:

PS C:WindowsSystem32OpenSSH> .ssh 192.168.1.4 -p 22 ssh: connect to host 192.168.1.4 port 22: Connection timed out

Создание ключей пользователя

Мы находимся на компьютере с которого будем логинится на сервер OpenSSH. Здесь нам нужно сгенерировать аутентификационные ключи, поэтому переходим к следующему шагу.

3. Переходим в папку OpenSSH:

cd C:WindowsSystem32OpenSSH

4. Запускаем утилиту для генерации ключей:

.ssh-keygen.exe

Вывод будет таким:

PS C:WindowsSystem32OpenSSH> .ssh-keygen.exe

Generating public/private rsa key pair.

Enter file in which to save the key (C:UsersAdmin/.ssh/id_rsa):5. Мы ничего вводить не будем, а просто нажмём клавишу Enter , т.о. ключи сохранятся в папку по умолчанию.

Если ключи в этой папке уже есть, будет предложено их перезаписать.

6. Введём кодовую фразу (passphrase) для шифрования файлов закрытого ключа.

Будет создана пара ключей — публичный и приватный:

PS C:WindowsSystem32OpenSSH> .ssh-keygen.exe

Generating public/private rsa key pair.

Enter file in which to save the key (C:UsersAdmin/.ssh/id_rsa):

C:UsersAdmin/.ssh/id_rsa already exists.

Overwrite (y/n)? y

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in C:UsersAdmin/.ssh/id_rsa.

Your public key has been saved in C:UsersAdmin/.ssh/id_rsa.pub.

The key fingerprint is:

SHA256:3mmo0ncL25SQ+g5iqIQDFTNr6LfQGplb5auMJHsrJa8 Admin@Notebook

The key's randomart image is:

+---[RSA 3072]----+

| + |

| . = |

|. + . |

|.o+ o . |

|.* + . S |

|+ O.. .o + o |

|+O..ooo + * |

|=+=.o..+.*. |

|E=.+ ..o+.o. |

+----[SHA256]-----+После генерации мы получили пару ключей id_rsa (закрытый) и id_rsa.pub (открытый), они расположены в папке C:UsersAdmin.ssh на локальном компьютере.

Безопасное хранение закрытых ключей

Для сохранения закрытых ключей в Windows реализована специальная служба

7. Запустим агент SSH (на клиентском компе в консоли PowerShell под админом):

Start-Service ssh-agent

В случае отключенной службы мы получим ошибку:

Start-Service : Service 'OpenSSH Authentication Agent (ssh-agent)' cannot be started due to the following error:

Cannot start service ssh-agent on computer '.'.

At line:1 char:1

+ Start-Service ssh-agent

+ ~~~~~~~~~~~~~~~~~~~~~~~

+ CategoryInfo : OpenError: (System.ServiceProcess.ServiceController:ServiceController) [Start-Service],

ServiceCommandException

+ FullyQualifiedErrorId : CouldNotStartService,Microsoft.PowerShell.Commands.StartServiceCommand

В этом случае нужно выставить режим запуска службы на ручной:

Get-Service -Name ssh-agent | Set-Service -StartupType Manual

8. Выполним проверку состояния службы:

Get-Service ssh-agent

Вывод должен быть таким:

PS C:WindowsSystem32OpenSSH> Get-Service ssh-agent

Status Name DisplayName

------ ---- -----------

Running ssh-agent OpenSSH Authentication Agent

9. Загрузим наши ключи в хранилище ssh-agent:

ssh-add.exe C:UsersAdmin.sshid_rsa

Если воспользоваться командой из примера, то получим ошибку:

C:WindowsSystem32OpenSSH> ssh-add ~.sshid_rsa ~.sshid_rsa: No such file or directory

Так что придётся указывать полный путь. Сейчас нет времени разбираться, почему ssh-add не понимает ~

10. Мы успешно добавили закрытый ключ в ssh-agent, так что теперь файл нужно удалить (при необходимости можно сделать его резервную копию):

del C:UsersAdmin.sshid_rsa

Использование открытых ключей

Как вы помните, у нас ещё остался файл открытого ключа: id_rsa.pub. Его мы скопируем на сервер SSH в папку C:UsersAdmin.ssh. Сделать это можно либо через программу удалённого управления типа AnyDesk, либо с помощью SCP:

scp -P 22 C:UsersAdmin.sshid_rsa.pub admin@192.168.1.4:C:UsersAdmin.sshauthorized_keys

Вывод на экран должен быть примерно такой:

[\Admin@Clientcomp] C:WindowsSystem32OpenSSH> scp -P 22 C:UsersAdmin.sshid_rsa.pub admin@192.168.1.4:C:UsersAdmin.sshauthorized_keys

id_rsa.pub 100% 568 92.5KB/s 00:00Если файл копировали через AnyDesk, то после того, как файл скопировали, его нужно переименовать на authorized_keys. Можно сразу переименовать, а потом скопировать — здесь я написал так, чтобы не было путаницы с именами.

Если теперь попытаться подключиться с клиентской машины по SSH на сервер, то получим примерно такой вывод:

[\CLIENTCOMP] C:Windowssystem32OpenSSH> .ssh 192.168.1.4 -p 22

The authenticity of host '[192.168.1.4]:22 ([192.168.1.4]:22)' can't be established.

ECDSA key fingerprint is SHA256:EJWy+91UYxn5ppBlEILm2XNK9WXx6dgAGJPxRr/oPCY.

Are you sure you want to continue connecting (yes/no/[fingerprint])? yes

Warning: Permanently added '[192.168.1.4]:22' (ECDSA) to the list of known hosts.После этого мы уже будем залогинены на сервере (при этом IP нашего сервера будет добавлен в список в файле known_hosts).

Настройки сервера OpenSSH в Windows хранятся в следующем файле:

«C:ProgramDatasshsshd_config»

Здесь мы разрешим авторизацию по ключам и запретим авторизацию по паролю:

StrictModes no

PubkeyAuthentication yes

PasswordAuthentication no

PermitEmptyPasswords no

ChallengeResponseAuthentication noМожно сменить порт с дефолтового 22 на какой-то другой:

Port 2232Хотел написать про отдельную настройку в файле «C:ProgramDatasshsshd_config». Речь идёт о «Match Group administrators». В текущей версии OpenSSH (OpenSSH.Server~~~~0.0.1.0 и OpenSSH.Client~~~~0.0.1.0) коннект под Админом работает без неё, но вдруг…

Опция AuthorizedKeysFile

Если наш пользователь входит в группу администраторов, то для них нужен отдельный файл ключей (актуально для Windows редакции 1809 и выше):

C:ProgramDatasshadministrators_authorized_keys

Обратите внимание, что если пользователь входит в группу администраторов, используется %programdata%/ssh/administrators_authorized_keys.

MSDN

Но, как я уже писал выше, у меня работает БЕЗ этой настройки! Возможно это имеет отношение только к работе в домене.

Если админ единственный, то можно изменить путь к его папке профиля. Для этого нужно снять комментарий и изменить путь в следующем конфигурационном файле:

«C:ProgramDatasshsshd_config»

В самом конце находятся строчки:

Match Group administrators

AuthorizedKeysFile __PROGRAMDATA__/ssh/administrators_authorized_keysЭто как раз наш файл:

C:ProgramDatasshadministrators_authorized_keys

Здесь можно либо указать путь к нашему файлу ключей, либо наш файл переписать в эту папку с новым именем.

Если оставляете открытый ключ в файле administrators_authorized_keys, то на него нужно оставить доступ только группе Администраторы и SYSTEM, а группу «Авторизованные пользователи» убрать из доступа.

После этого нужно перезапустить службу OpenSSH SSH Server, либо через PowerShell (всё это на СЕРВЕРЕ!!!)

restart-service sshd

Решение проблем

Режим отладки на сервере включается в консоли PowerShell:

sshd.exe -d

Аналогично можно включить режим отладки на клиенте:

.ssh 192.168.1.4 -p 22 -v

Лог будет достаточно длинный, но нам важны строчки об успешном коннекте:

debug1: Authentications that can continue: publickey,keyboard-interactive

debug1: Next authentication method: publickey

debug1: Offering public key: C:\Users\Admin/.ssh/id_rsa RSA SHA256:lYYjSR1WExXA8BhOPgZj+3nUPTRZtF4d92fsEWqc+BU agent

debug1: Server accepts key: C:\Users\Admin/.ssh/id_rsa RSA SHA256:lYYjSR1WExXA8BhOPgZj+3nUPTRZtF4d92fsEWqc+BU agent

debug1: Authentication succeeded (publickey).

Authenticated to 192.168.1.4 ([192.168.1.4]:22).

debug1: channel 0: new [client-session]

debug1: Requesting no-more-sessions@openssh.com

debug1: Entering interactive session.

debug1: pledge: network

debug1: ENABLE_VIRTUAL_TERMINAL_INPUT is supported. Reading the VTSequence from console

debug1: ENABLE_VIRTUAL_TERMINAL_PROCESSING is supported. Console supports the ansi parsing

debug1: client_input_global_request: rtype hostkeys-00@openssh.com want_reply 0Удалить ранее сохранённые открытые ключи из хранилища OpenSSH Authentication Agent:

.ssh-add.exe -D

Ошибка username@192.168.1.4: Permission denied (publickey)

Эту ошибку я вынес в отдельный подзаголовок, т.к. сам попадался несколько раз!

Если имя локального пользователя отличается от имени пользователя удалённого компьютера, то может возникнуть такая ошибка:

username@192.168.1.4: Permission denied (publickey)

При этом в логах будет запись:

debug1: Authentications that can continue: publickey

debug1: Trying private key: C:\Users\username/.ssh/id_rsa

debug1: Trying private key: C:\Users\username/.ssh/id_dsa

debug1: Trying private key: C:\Users\username/.ssh/id_ecdsa

debug1: Trying private key: C:\Users\username/.ssh/id_xmss

debug1: No more authentication methods to try.

username@192.168.1.4: Permission denied (publickey).

Проблема в том, что на удалённой машине нет этого пользователя (хотя странно, что об этом не пишется в логах). В нашем случае придётся указывать его вручную:

.ssh 192.168.1.4 -l Administrator -p 22Либо так:

.ssh Administrator@192.168.1.4 -p 22 -vПосле этого ввести пароль пользователя Administrator удалённого компьютера.

- Об авторе

- Недавние публикации

Нажмите” Применить ” d подтвердите операцию.

Нажмите” Применить ” d подтвердите операцию.

Microsoft предоставила следующую альтернативную команду для PowerShell:

Microsoft предоставила следующую альтернативную команду для PowerShell: