Содержание

- Terminal services manager windows server 2019

- Для чего нужны оснастки Tsconfig.msc и Tsadmin.msc

- Алгоритм запуска TSADMIN.msc и TSCONFIG.msc в Windows Server 2019

- Регистрация оснасток Tsconfig.msc и Tsadmin.msc в Windows Server 2019

- Проверяем работу диспетчера служб удаленных рабочих столов

- Проверяем работу конфигурации узла сеансов удаленных рабочих столов

- Terminal services manager windows server 2019

- Что такое Terminal Services Manager

- Где скачать Terminal Services Manager

- Управление пользователями:

- Установка Terminal Services Manager

- Настройка бесплатной лицензии Terminal Services Manager

- Настройка Terminal Services Manager 3.4

- Минусы Terminal Services Manager

- Использование TSADMIN.msc и TSCONFIG.msc для управления RDS в Windows Server 2019/2016/2012R2

Terminal services manager windows server 2019

Для чего нужны оснастки Tsconfig.msc и Tsadmin.msc

Бытует мнение, что все что новое оно априори должно быть лучше, в каких-то областях возможно это так, но не в компьютерном мире. Примеров этому очень много, например:

В случае с терминальными службами ситуация двоякая, с одной стороны Microsot сделала удобную общую оснастку в диспетчере серверов, а с другой лишила пользователей ряда оснасток и графических функция, которые они предоставляли. Microsoft по известной только им причине убрали оснастки из состава инструментов RDS фермы:

Алгоритм запуска TSADMIN.msc и TSCONFIG.msc в Windows Server 2019

Хорошо, что Microsoft не закрыла возможность регистрации и запуска оснасток TSADMIN.msc и TSCONFIG.msc в Windows Server 2012 R2 и выше. Хочу отметить, что данный метод не является официальным, но использовать его все же можно на свой страх и риск.

Суть метода заключается в том, что вам необходимо скопировать определенные библиотеки и сами оснастки Tsconfig.msc и Tsadmin.msc из Windows Server 2008 R2 или скачать их у меня если у вас нет уже в инфраструктуре таких серверов. так же необходимо для них прописать ключи реестра и права на них, это делается через выгрузку веток с 2008 R2 системы или скриптом, оба метода я покажу.

Если вы все скачали у меня, то состав архивов будет такой:

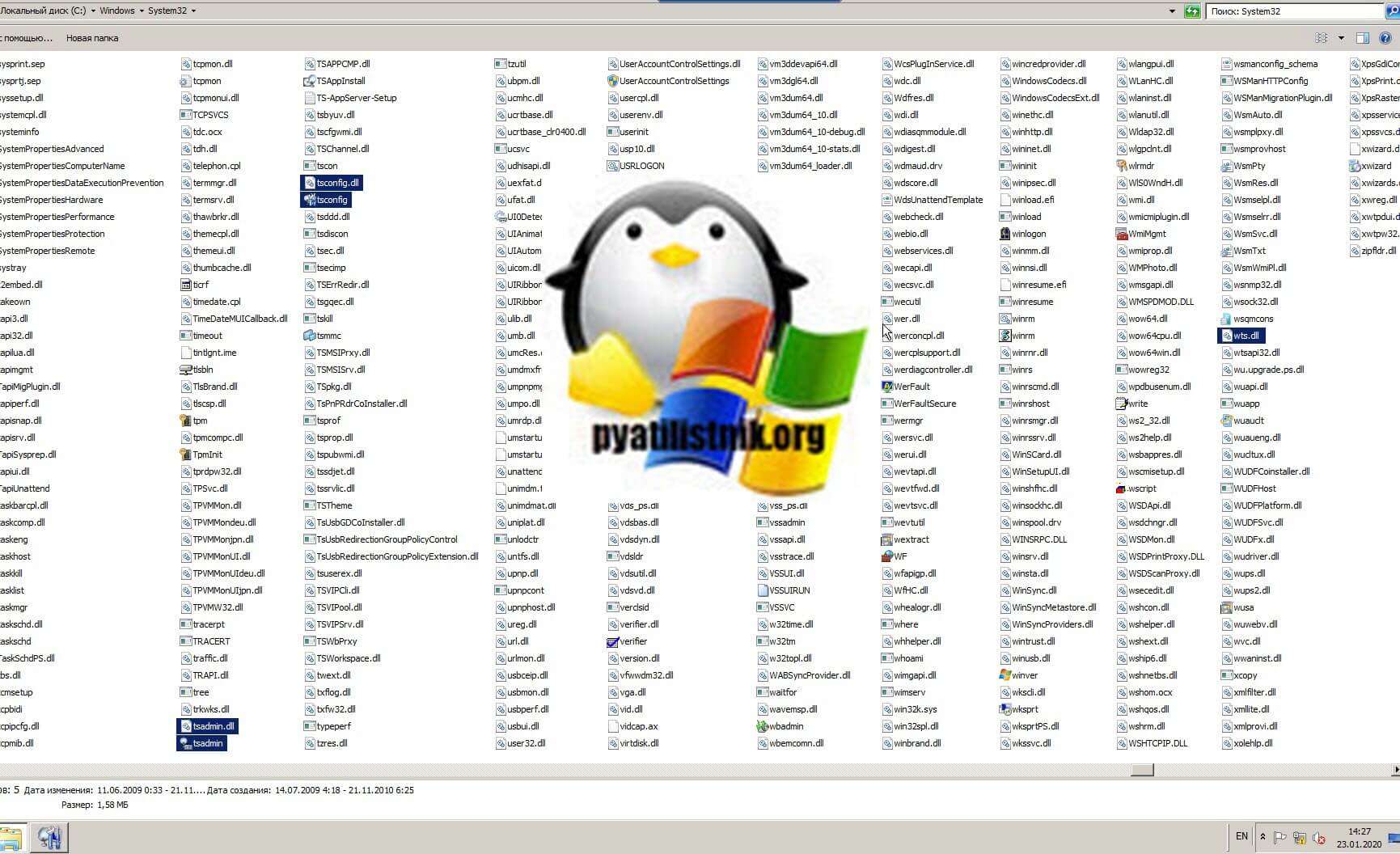

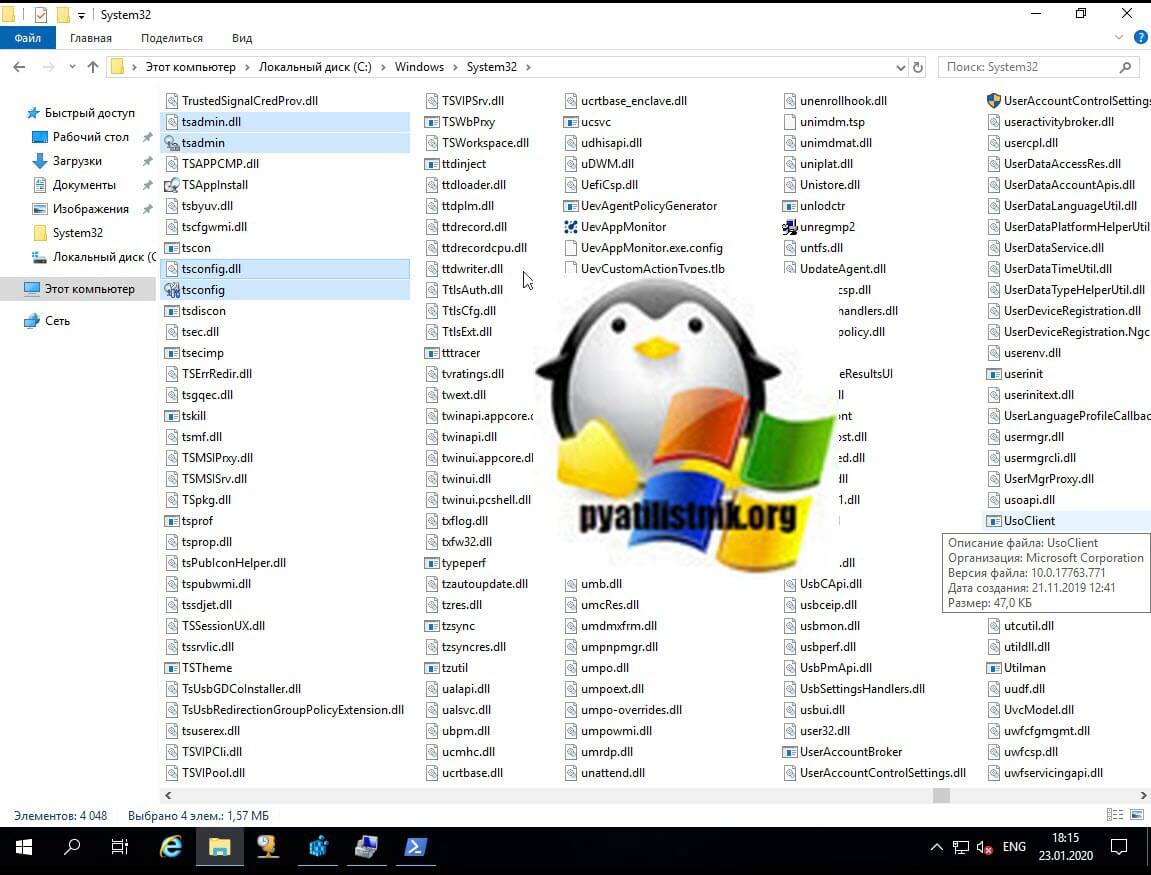

Если у вас есть своя Windows Server 2008 R2 (даже если ее нет вы можете быстро развернуть виртуальную машину), то вам необходимо скопировать вот такой список файлов из каталога C:WindowsSystem32

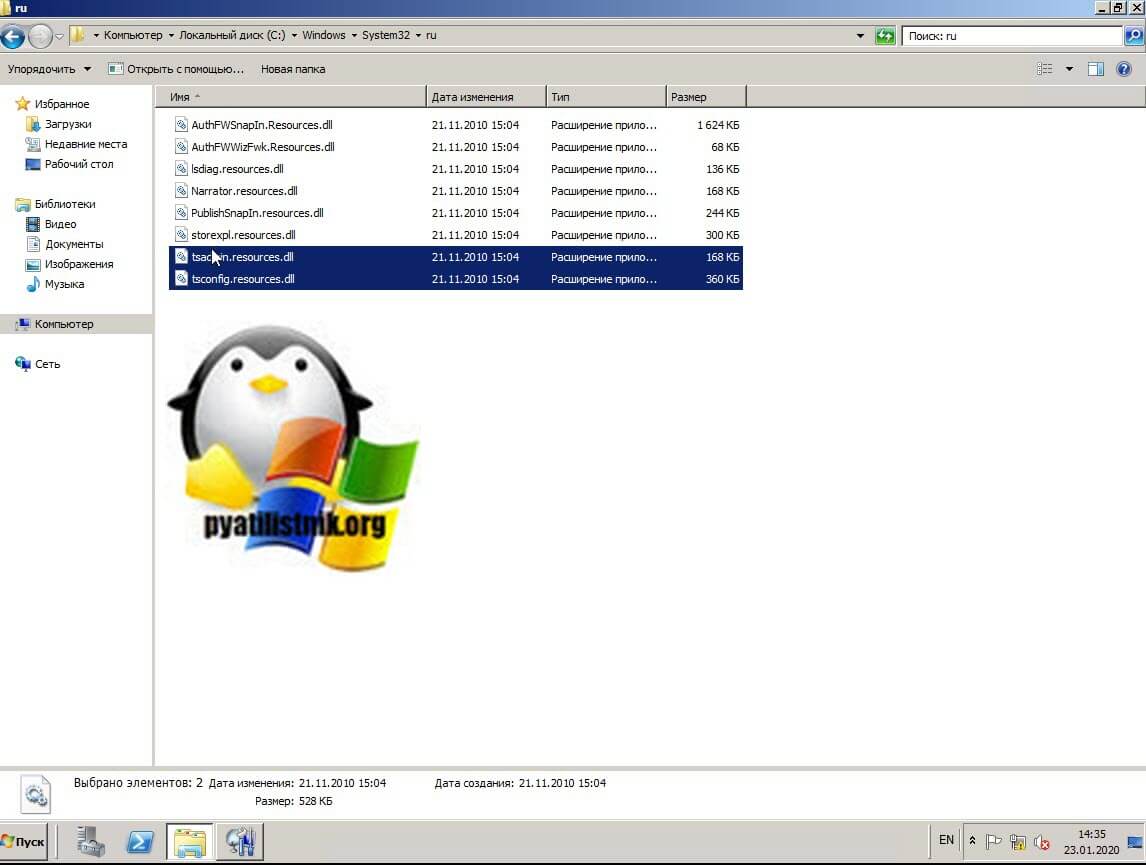

А так же языковые файлы они располагаются по пути C:WindowsSystem32ru или C:WindowsSystem32en в зависимости от языка в системе. В моем примере русская версия поэтому я буду копировать файлы для русской версии. Из каталога мне необходимо скопировать

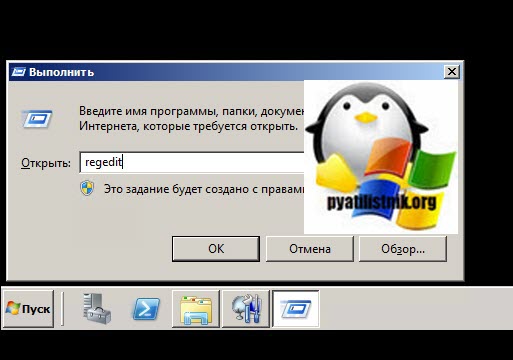

Следующим действием вам необходимо выгрузить две ветки реестра, если не хотите это делать, то их можно создать самому из кода, который я представлю ниже. Запустите редактор реестра Windows из окна выполнить, введя regedit.

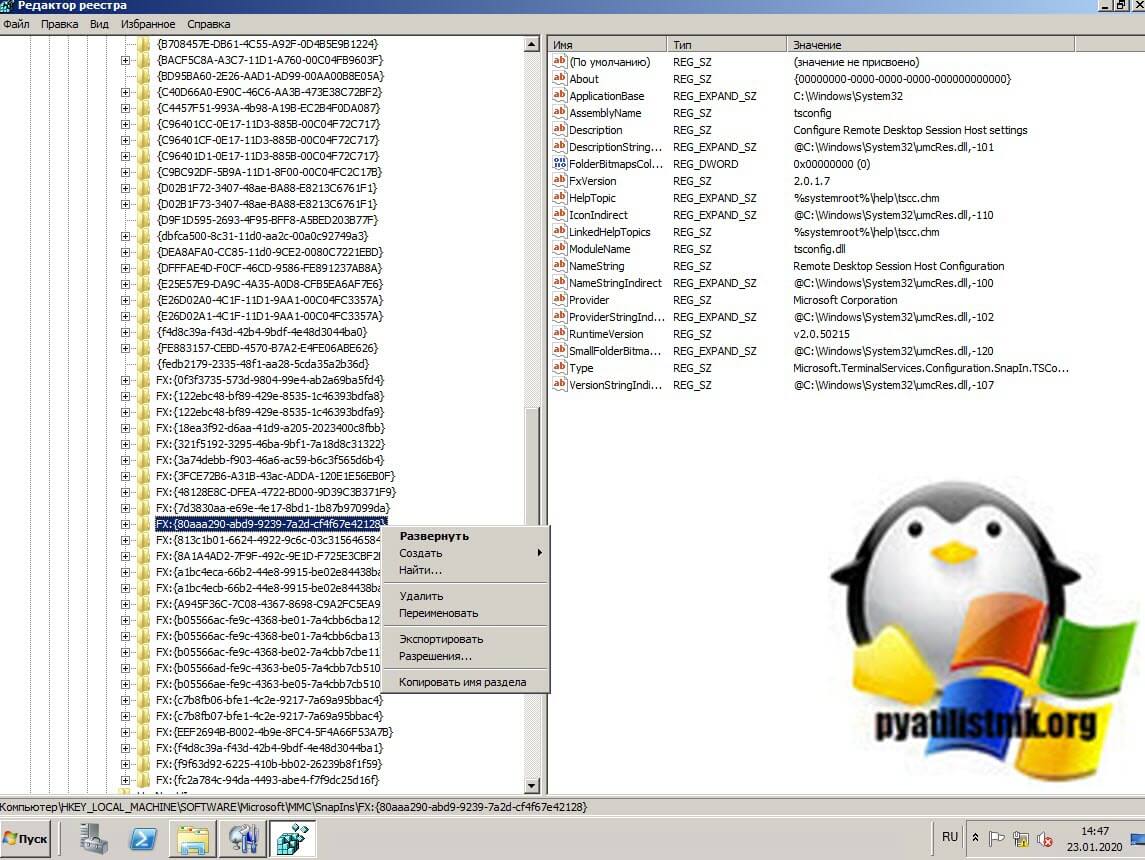

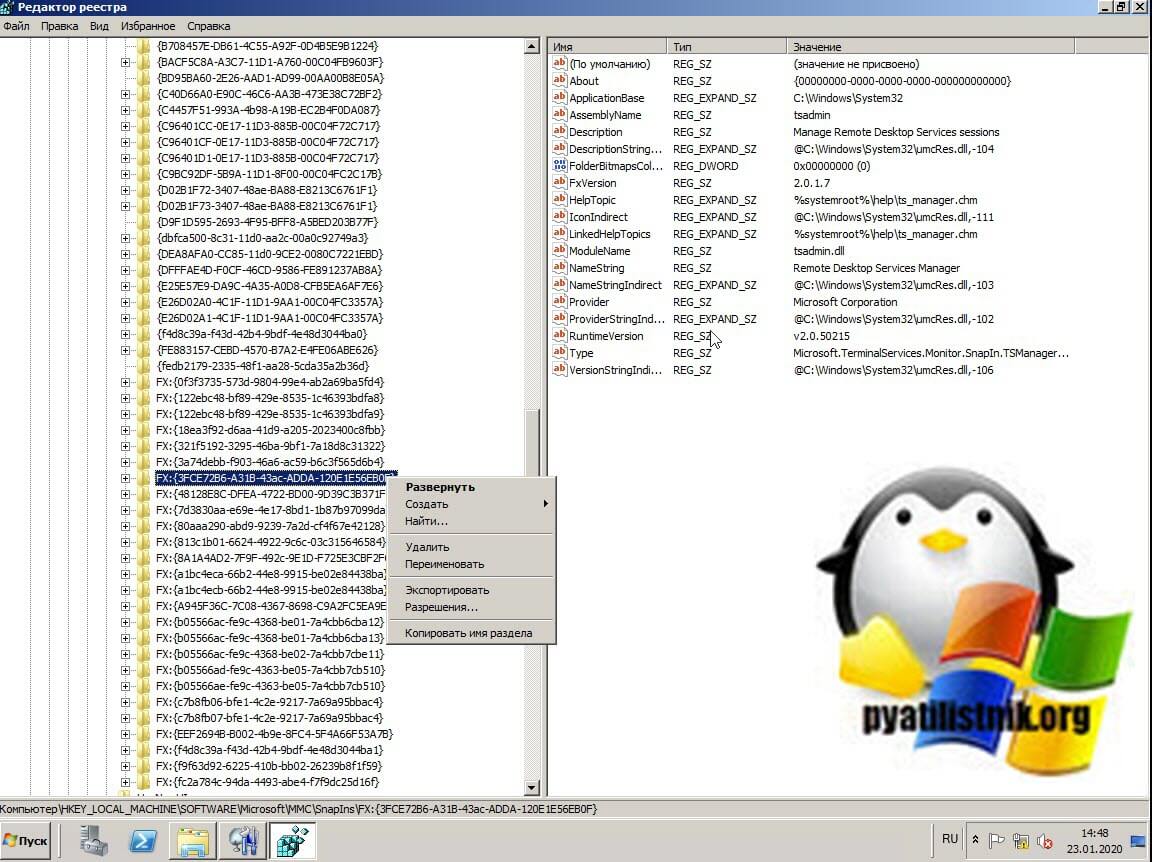

Вам нужно найти вот такие ветки реестра и произвести их экспорт:

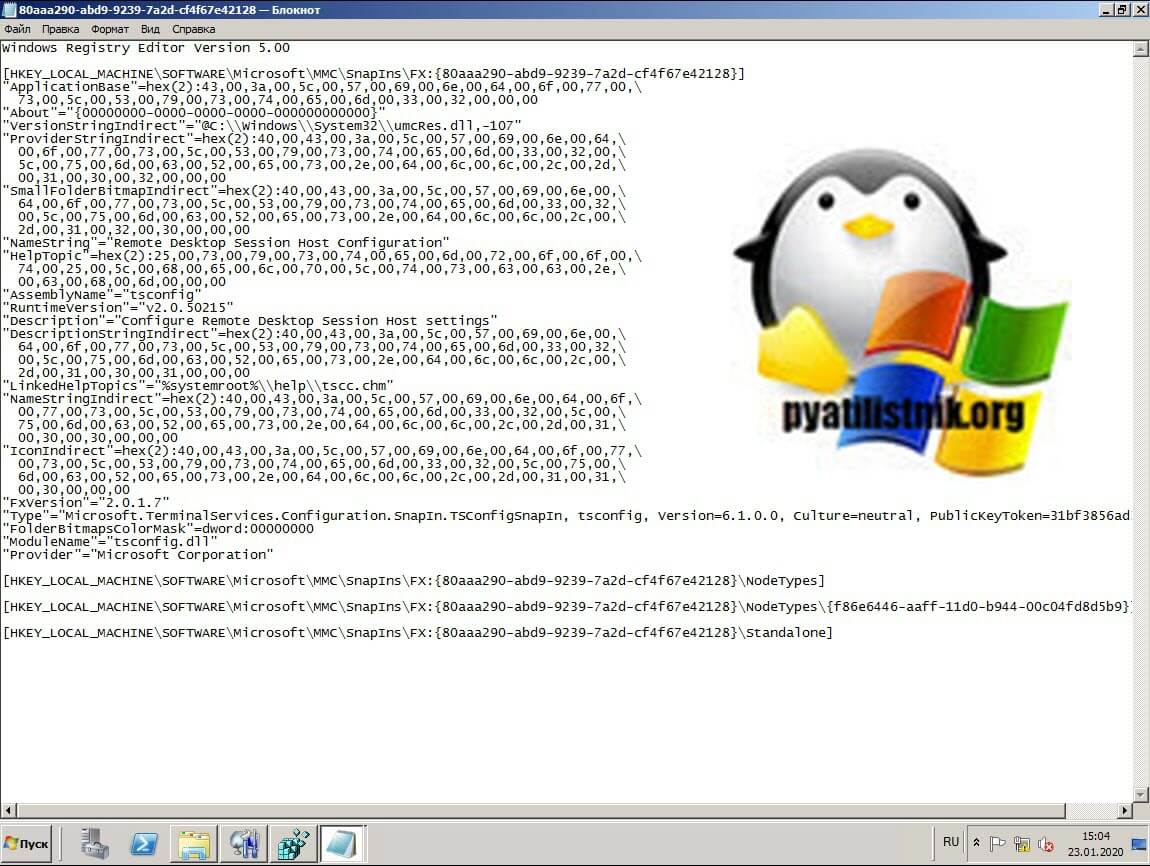

Выбираем место сохранения ваших reg файлов. На выходе у вас будет два файла вот с таким содержимым, для оснастки tsconfig (80aaa290-abd9-9239-7a2d-cf4f67e42128)

[HKEY_LOCAL_MACHINESOFTWAREMicrosoft MMCSnapInsFX:<80aaa290-abd9-9239-7a2d-cf4f67e42128>]

«ApplicationBase»=hex (2):43,00,3a,00,5c,00, 57,00,69,00,6e,00,64,00,6f,00,77,00,

73,00,5c,00,53,00,79,00,73,00,74,00,65,00, 6d,00,33,00,32,00,00,00

«About»=»<00000000-0000-0000-0000-000000000000>»

«VersionStringIndirect»=»@C:\Windows\System32\umcRes.dll,-107»

«ProviderStringIndirect»=hex (2) :40,00,43,00,3a, 00,5c,00,57,00,69,00,6e,00,64,

00,6f,00,77,00,73,00,5c,00,53,00,79,00, 73,00,74,00, 65,00,6d,00,33,00,32,00,

5c,00,75,00,6d,00,63,00,52,00,65,00,73,00, 2e,00,64,00,6c,00,6c,00,2c,00,2d,

00,31,00,30,00,32,00,00,00

«SmallFolderBitmapIndirect»=hex(2) :40,00,43,00, 3a,00,5c,00,57,00,69,00,6e,00,

64,00,6f,00,77,00,73,00,5c,00,53,00,79, 00,73,00,74,00, 65,00,6d,00,33,00,32,

00,5c,00,75,00,6d,00,63,00,52,00,65,00,73,00, 2e,00,64,00,6c,00,6c,00,2c,00,

2d,00,31,00,32,00,30,00,00,00

«NameString»=»Remote Desktop Session Host Configuration»

«HelpTopic»=hex(2):25,00,73,00,79,00,73,00,74,00,65, 00,6d,00,72,00,6f,00,6f,00,

74,00,25,00,5c,00,68,00,65,00,6c,00,70, 00,5c,00,74,00,73,00,63,00,63,00,2e,

00,63,00,68,00,6d,00,00,00

«AssemblyName»=»tsconfig»

«RuntimeVersion»=»v2.0.50215»

«Description»=»Configure Remote Desktop Session Host settings»

«DescriptionStringIndirect»=hex (2) :40,00,43,00,3a, 00,5c,00,57,00,69,00,6e,00,

64,00,6f,00,77,00,73,00,5c,00,53,00,79, 00,73,00,74, 00,65,00,6d,00,33,00,32,

00,5c,00,75,00,6d,00,63,00,52,00,65,00,73,00,2e, 00,64,00,6c,00,6c,00,2c,00,

2d,00,31,00,30,00,31,00,00,00

«LinkedHelpTopics»=»%systemroot%\help\tscc.chm»

«NameStringIndirect»=hex (2) :40,00,43,00,3a,00, 5c,00,57,00,69,00,6e,00,64,00,6f,

00,77,00,73,00,5c,00,53,00,79,00,73,00, 74,00,65, 00,6d,00,33,00,32,00,5c,00,

75,00,6d,00,63,00,52,00,65,00,73,00,2e,00,64, 00,6c,00,6c,00,2c,00,2d,00,31,

00,30,00,30,00,00,00

«IconIndirect»=hex(2):40,00,43,00,3a,00, 5c,00,57,00,69,00,6e,00,64,00,6f,00,77,

00,73,00,5c,00,53,00,79,00,73,00,74,00, 65,00,6d,00,33,00,32,00,5c,00,75,00,

6d,00,63,00,52,00,65,00,73,00,2e,00,64, 00,6c,00,6c,00,2c,00,2d,00,31,00,31,

00,30,00,00,00

«FxVersion»=»2.0.1.7»

«Type»=»Microsoft.TerminalServices.Configuration. SnapIn.TSConfigSnapIn, tsconfig, Version=6.1.0.0, Culture=neutral, PublicKeyToken=31bf3856ad364e35»

«FolderBitmapsColorMask»=dword:00000000

«ModuleName»=»tsconfig.dll»

«Provider»=»Microsoft Corporation»

для оснастки Tsadmin.msc (80aaa290-abd9-9239-7a2d-cf4f67e42128)

[HKEY_LOCAL_MACHINESOFTWAREMicrosoft MMCSnapInsFX:<80aaa290-abd9-9239-7a2d-cf4f67e42128>]

«ApplicationBase»=hex(2):43,00,3a,00,5c,00,57, 00,69,00,6e,00,64,00,6f,00,77,00,

73,00,5c,00,53,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,00,00

«About»=»<00000000-0000-0000-0000-000000000000>»

«VersionStringIndirect»=»@C:\Windows\System32\umcRes.dll,-107»

«ProviderStringIndirect»=hex (2):40,00,43,00, 3a,00,5c,00,57,00,69,00,6e,00,64,

00,6f,00,77,00,73,00,5c,00,53,00,79,00,73, 00,74,00,65,00,6d,00,33,00,32,00,

5c,00,75,00,6d,00,63,00,52,00,65,00,73,00, 2e,00,64,00,6c,00,6c,00,2c,00,2d,

00,31,00,30,00,32,00,00,00

«SmallFolderBitmapIndirect»=hex (2):40,00, 43,00,3a,00,5c,00,57,00,69,00,6e,00,

64,00,6f,00,77,00,73,00,5c,00,53,00,79,00, 73,00,74,00,65,00,6d,00,33,00,32,

00,5c,00,75,00,6d,00,63,00,52,00,65,00,73, 00,2e,00,64,00,6c,00,6c,00,2c,00,

2d,00,31,00,32,00,30,00,00,00

«NameString»=»Remote Desktop Session Host Configuration»

«HelpTopic»=hex(2) :25,00,73,00,79,00,73, 00,74,00,65,00,6d,00,72,00,6f,00,6f,00,

74,00,25,00,5c,00,68,00,65,00,6c,00,70,00, 5c,00,74,00,73,00,63,00,63,00,2e,

00,63,00,68,00,6d,00,00,00

«AssemblyName»=»tsconfig»

«RuntimeVersion»=»v2.0.50215»

«Description»=»Configure Remote Desktop Session Host settings»

«DescriptionStringIndirect»=hex (2):40,00,43,00,3a, 00,5c,00,57,00,69,00,6e,00,

64,00,6f,00,77,00,73,00,5c,00,53,00,79,00,73,00,74, 00,65,00,6d,00,33,00,32,

00,5c,00,75,00,6d,00,63,00,52,00,65,00,73,00,2e, 00,64,00,6c,00,6c,00,2c,00,

2d,00,31,00,30,00,31,00,00,00

«LinkedHelpTopics»=»%systemroot%\help\tscc.chm»

«NameStringIndirect»=hex (2):40,00,43,00,3a,00, 5c,00,57,00,69,00,6e,00,64,00,6f,

00,77,00,73,00,5c,00,53,00,79,00,73,00,74,00,65, 00,6d,00,33,00,32,00,5c,00,

75,00,6d,00,63,00,52,00,65,00,73,00,2e,00,64,00, 6c,00,6c,00,2c,00,2d,00,31,

00,30,00,30,00,00,00

«IconIndirect»=hex (2):40,00,43,00,3a,00,5c,00,57, 00,69,00,6e,00,64,00,6f,00,77,

00,73,00,5c,00,53,00,79,00,73,00,74,00,65,00,6d,00, 33,00,32,00,5c,00,75,00,

6d,00,63,00,52,00,65,00,73,00,2e,00,64,00,6c,00, 6c,00,2c,00,2d,00,31,00,31,

00,30,00,00,00

«FxVersion»=»2.0.1.7»

«Type»=»Microsoft.TerminalServices.Configuration. SnapIn.TSConfigSnapIn, tsconfig, Version=6.1.0.0, Culture=neutral, PublicKeyToken=31bf3856ad364e35»

«FolderBitmapsColorMask»=dword:00000000

«ModuleName»=»tsconfig.dll»

«Provider»=»Microsoft Corporation»

напоминаю, что вы их можете создать вручную в виде обычного txt, вставить содержимое, а потом изменить тип файла на reg.

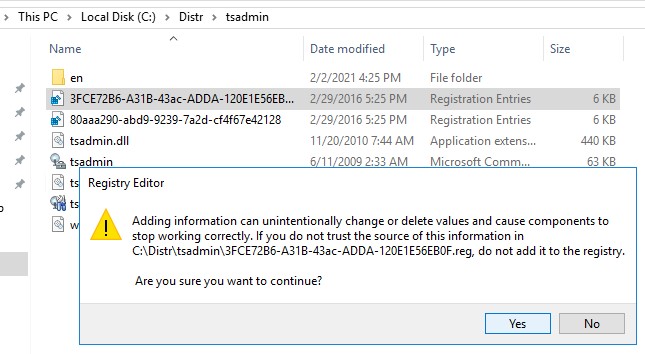

Регистрация оснасток Tsconfig.msc и Tsadmin.msc в Windows Server 2019

Теперь когда у вас есть все файлы необходимые для запуска и установки оснасток Tsconfig.msc и Tsadmin.msc, вы должны распаковать архив и положить файлы по тем же путям, приведу их сюда еще раз:

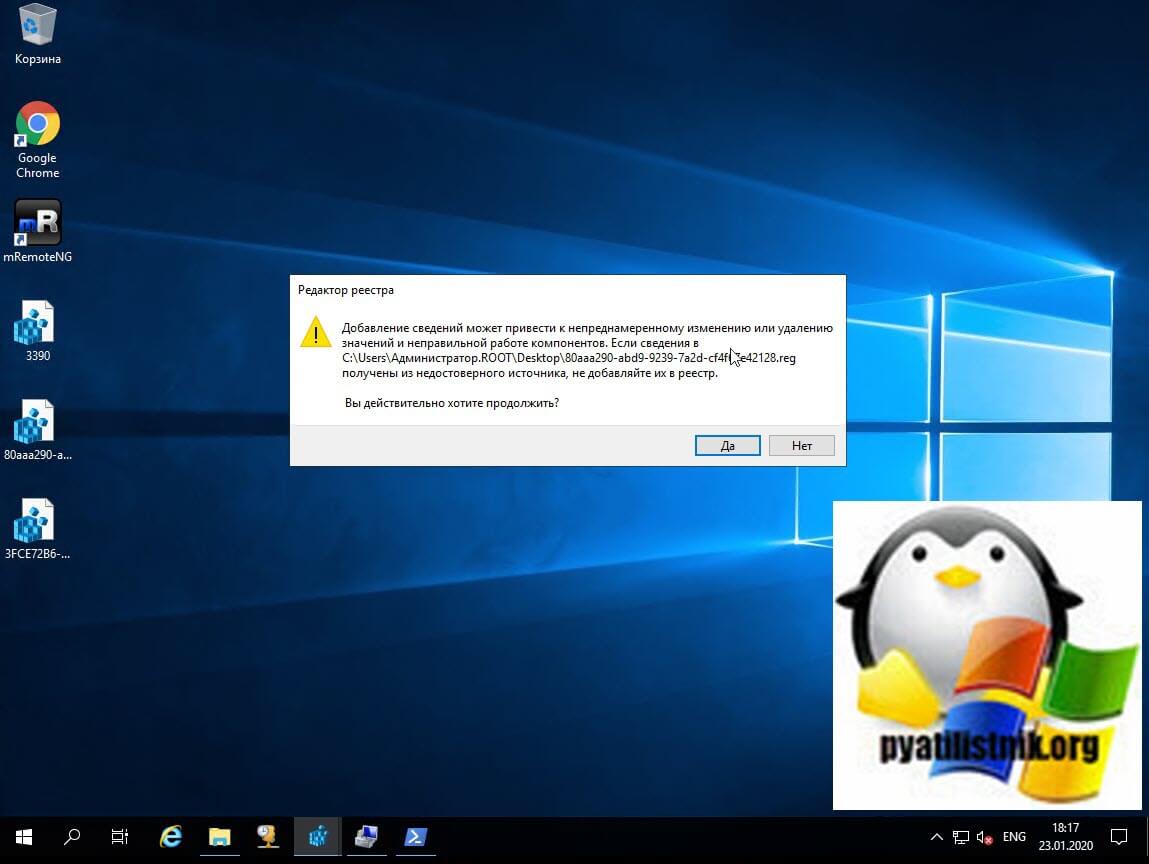

Далее вам необходимо на вашем сервере Windows Server 2019 запустить два ключа реестра, которые мы выгружали. При их запуске будет предупреждение, говорим «Да«.

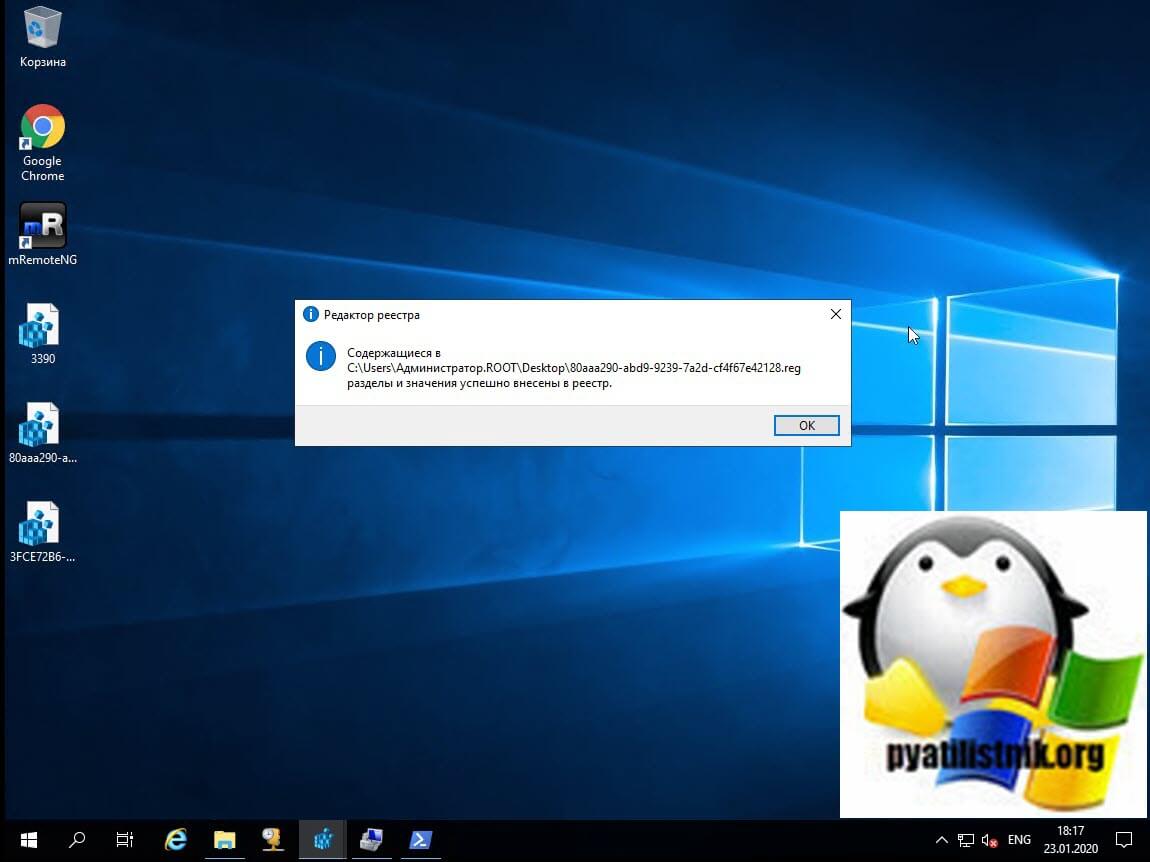

Файлы должны успешно импортироваться в реестр Windows.

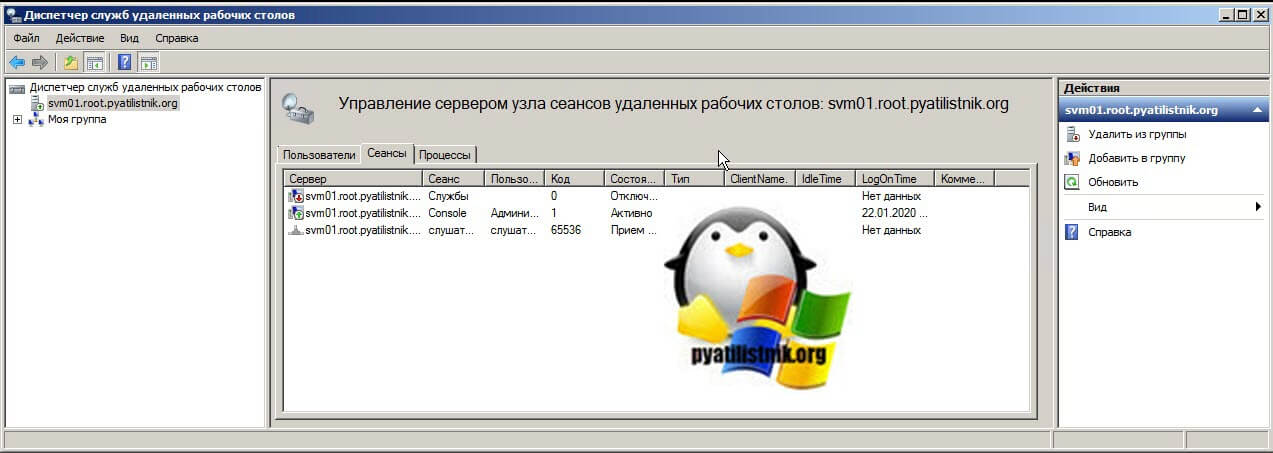

Проверяем работу диспетчера служб удаленных рабочих столов

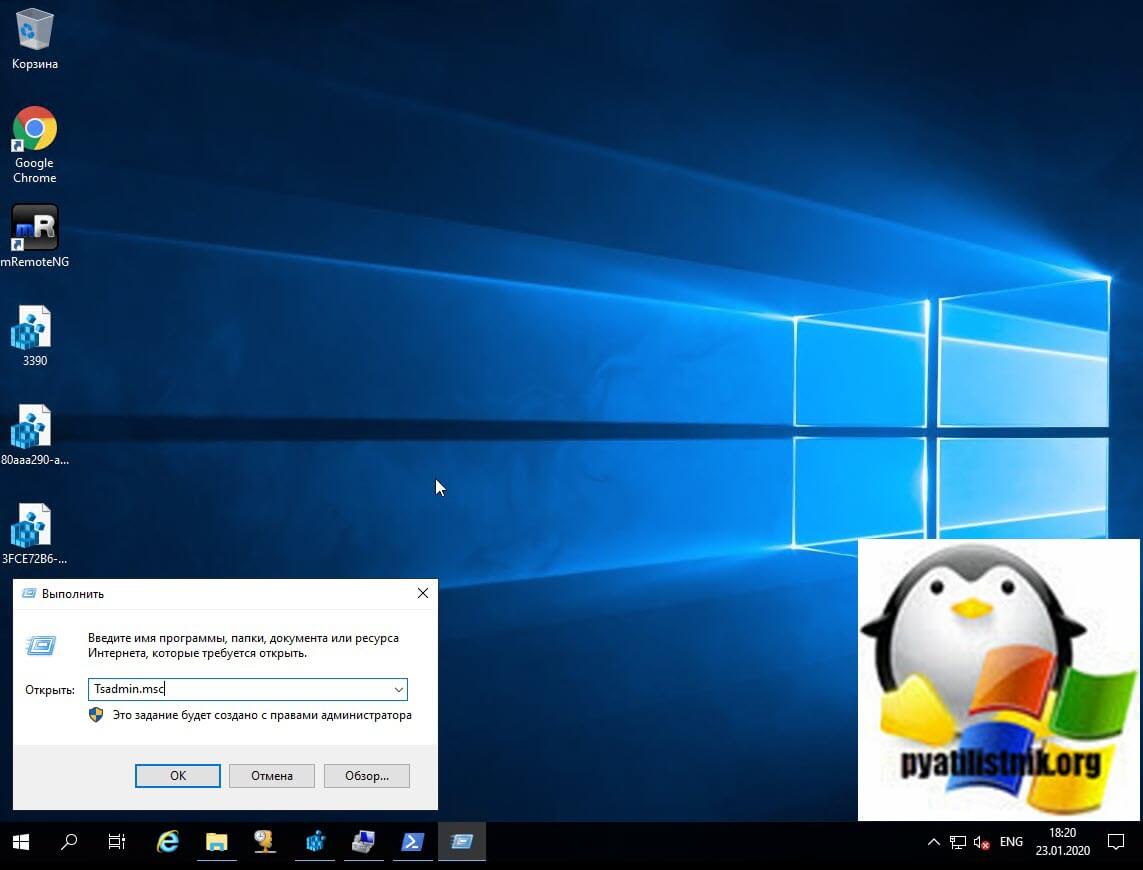

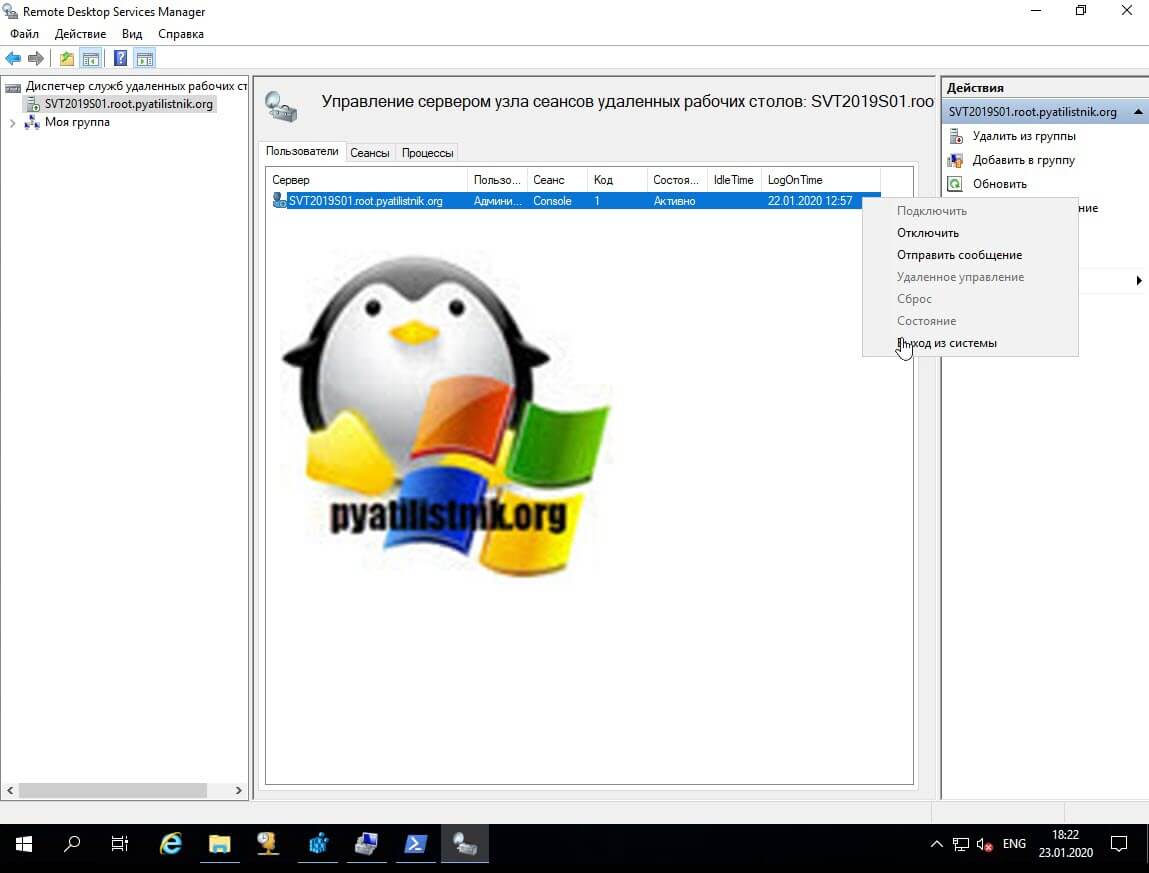

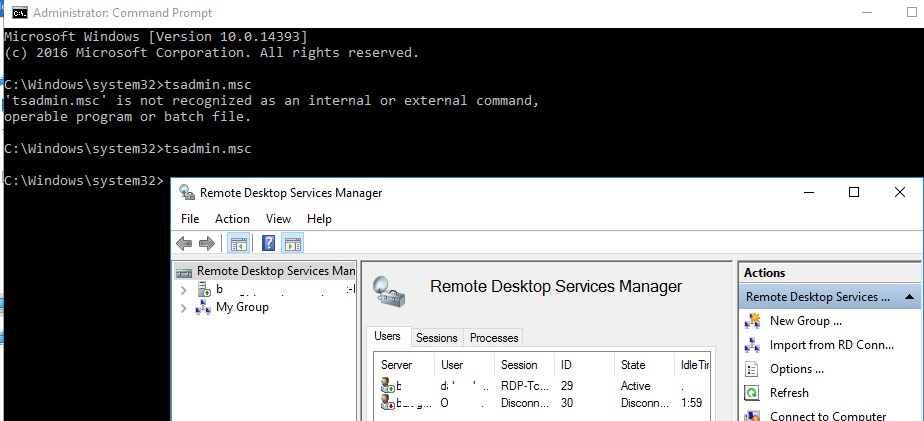

Попробуем запустить наши оснастки. Первой давайте запустим Tsadmin.msc. Для этого откройте окно выполнить и введите Tsadmin.msc. В итоге у нас запуститься «Диспетчер служб удаленных рабочих столов» (Remote Desktop Services Manager).

Так же хочу порекомендовать бесплатную утилиту Terminal Services Manager, о которой я подробно рассказывал, советую посмотреть, это аналог оснасток Tsadmin.msc для некого управления RDS фермой, делает все то же самое.

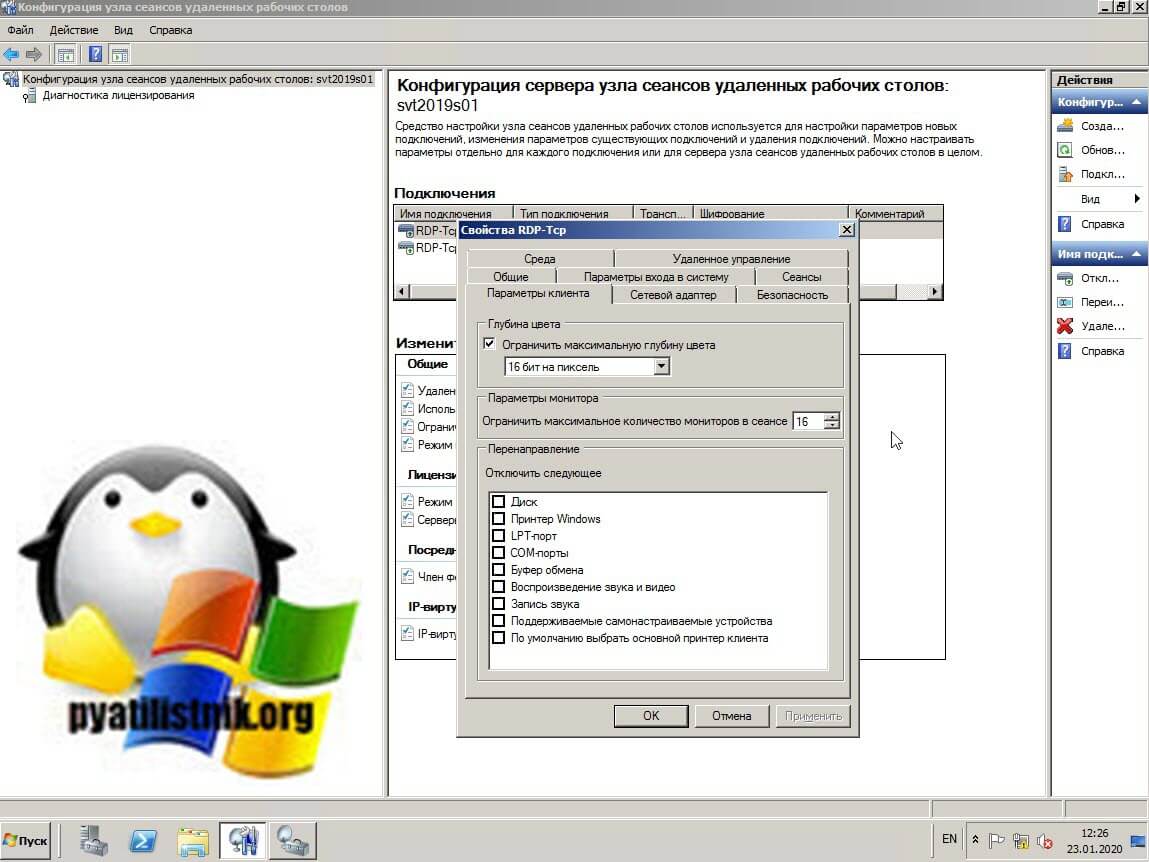

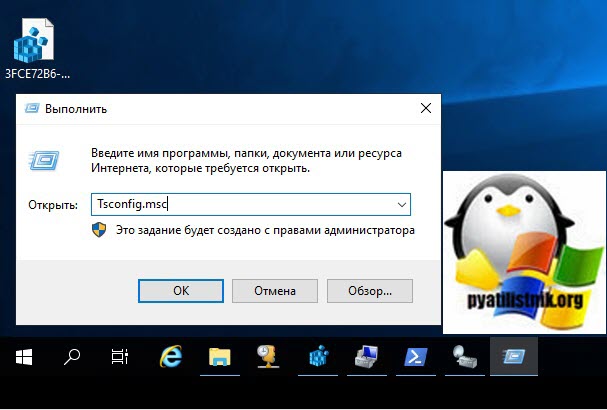

Проверяем работу конфигурации узла сеансов удаленных рабочих столов

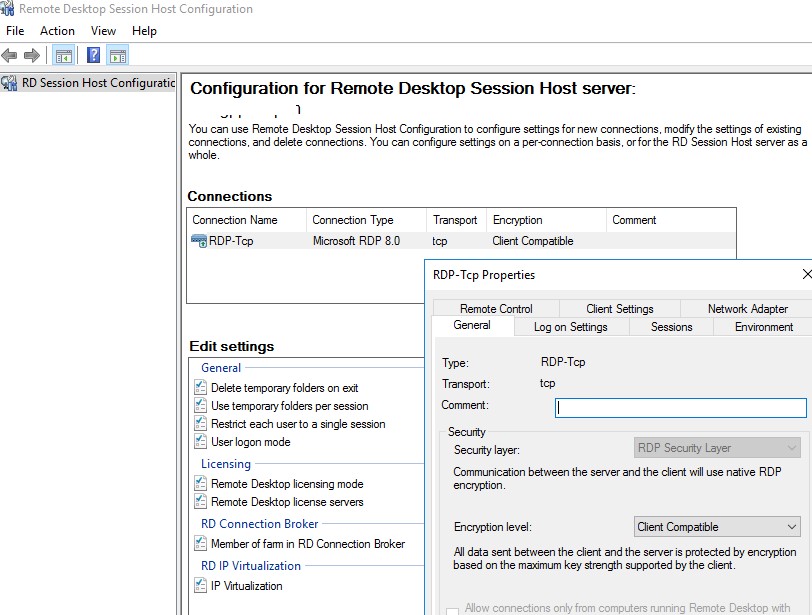

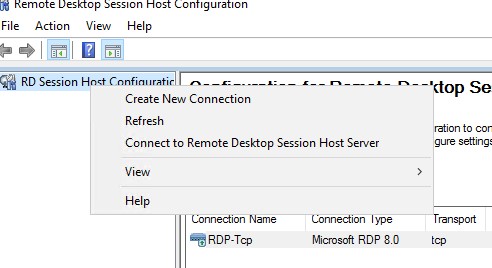

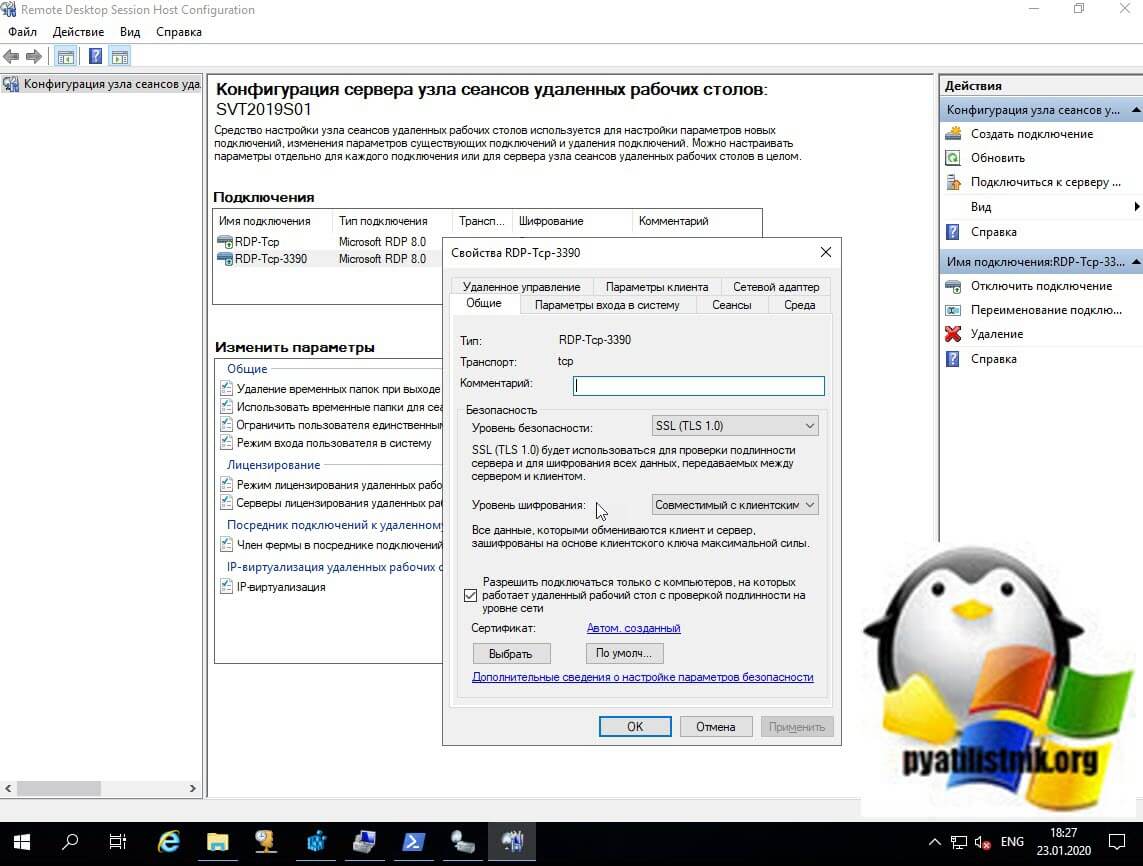

Запустите через окно выполнить Tsconfig.msc.

У вас откроется оснастка «Конфигурация узла сеансов удаленных рабочих столов (Remote Desctop Session Host Configuration)». Тут вы увидите все привычные вкладки для настройки RDP подключения, кроме вкладки «Безопасность», которая доступна только в Windows Server 2008 R2, что весьма и весьма прискорбно, так как это была хорошая плюшка для тонкой настройки доступа по RDP.

Источник

Terminal services manager windows server 2019

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов для системных администраторов Pyatilistnik.org. В прошлый раз мы с вами подробно рассматривали методы, как отформатировать флешку под разного рода задачи. Сегодня я вам хочу показать еще одну утилиту из моего инструментария, которая помогает вам легко управлять пользовательскими сессиями на терминальных серверах RDS фермы. Речь пойдет, о бесплатной утилите Terminal Services Manager. После того, как вы узнаете ее возможности и простоту использования, то вы обязательно будите ее использовать.

Что такое Terminal Services Manager

После появления операционной системы Windows Server 2012 R2 концепция по управлению терминальными столами претерпела изменения. Появилось такое понятие, как RDS ферма, которая пришла на замену серверу терминалов.

С одной стороны данная концепция принесла плюсы, например удобный ввод RDSH хоста в режим стока (drain mode), но не обошлось и без минусов. Так оснастка по управлению RDS фермой лишилась ряда удобный функций, например массовому отправлению сообщений пользователям в их терминальную сессию, сейчас уже просто нельзя выбрать несколько человек, как это было в оснастке «Диспетчер служб удаленных рабочих столов» или удобной настройке списка серверов лицензирования, как в оснастке «Конфигурация сервера узла сеансов удаленных рабочих столов«.

В старых оснастках Tsconfig.msc и Tsadmin.msc вы легко могли отключать отдельные процессы пользователей, смотреть потребление ресурсов, удобно их разлогинивать, понятно. что все это можете делать через утилиты qwinsta или rwinsta, но кому-то командная строка может показаться сложной. Все эти задачи легко решает Terminal Services Manager, это прекрасная утилита для серверов на базе WindowsServer 2012 R2 и выше.

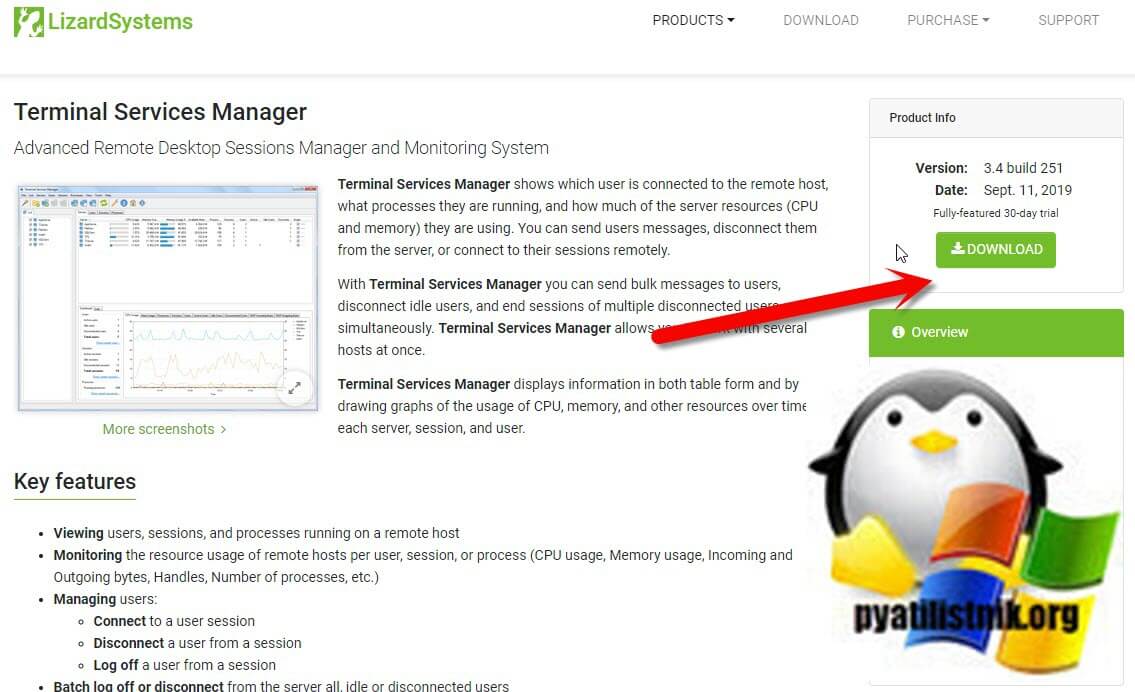

Где скачать Terminal Services Manager

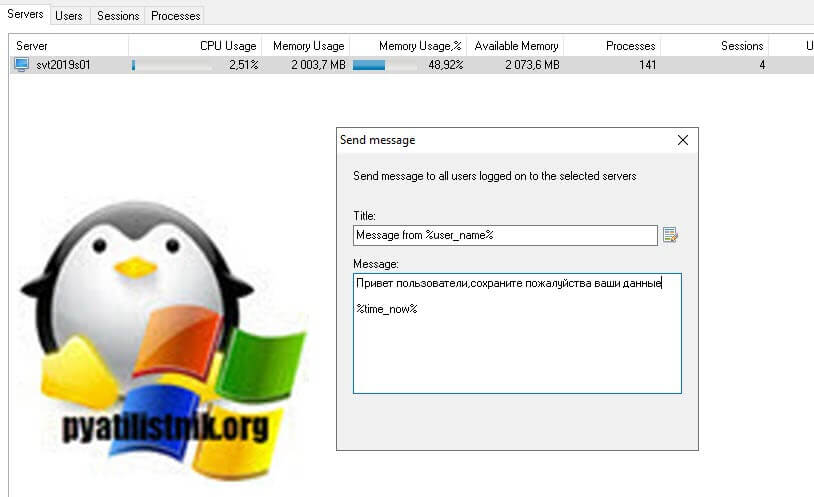

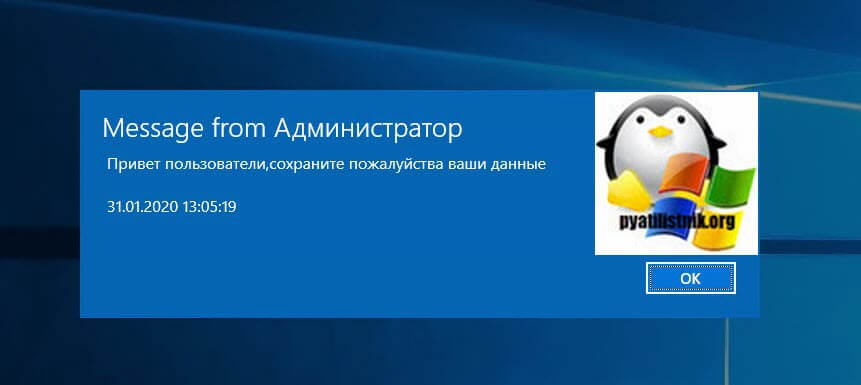

Terminal Services Manager показывает, какой пользователь подключен к удаленному хосту, какие процессы он выполняет и сколько ресурсов сервера (процессор и память) он использует. Вы можете отправлять пользователям сообщения, отключать их от сервера или подключаться к их сеансам удаленно. С помощью Terminal Services Manager вы можете отправлять массовые сообщения пользователям, отключать незанятых пользователей и завершать сеансы нескольких отключенных пользователей одновременно. Terminal Services Manager позволяет работать с несколькими хостами одновременно. Диспетчер служб терминалов отображает информацию как в виде таблицы, так и путем построения графиков использования ЦП, памяти и других ресурсов для каждого сервера, сеанса и пользователя.

Управление пользователями:

На выходе у вас будет исполняемый файл tsmanager_setup_3.4.0.251.exe.

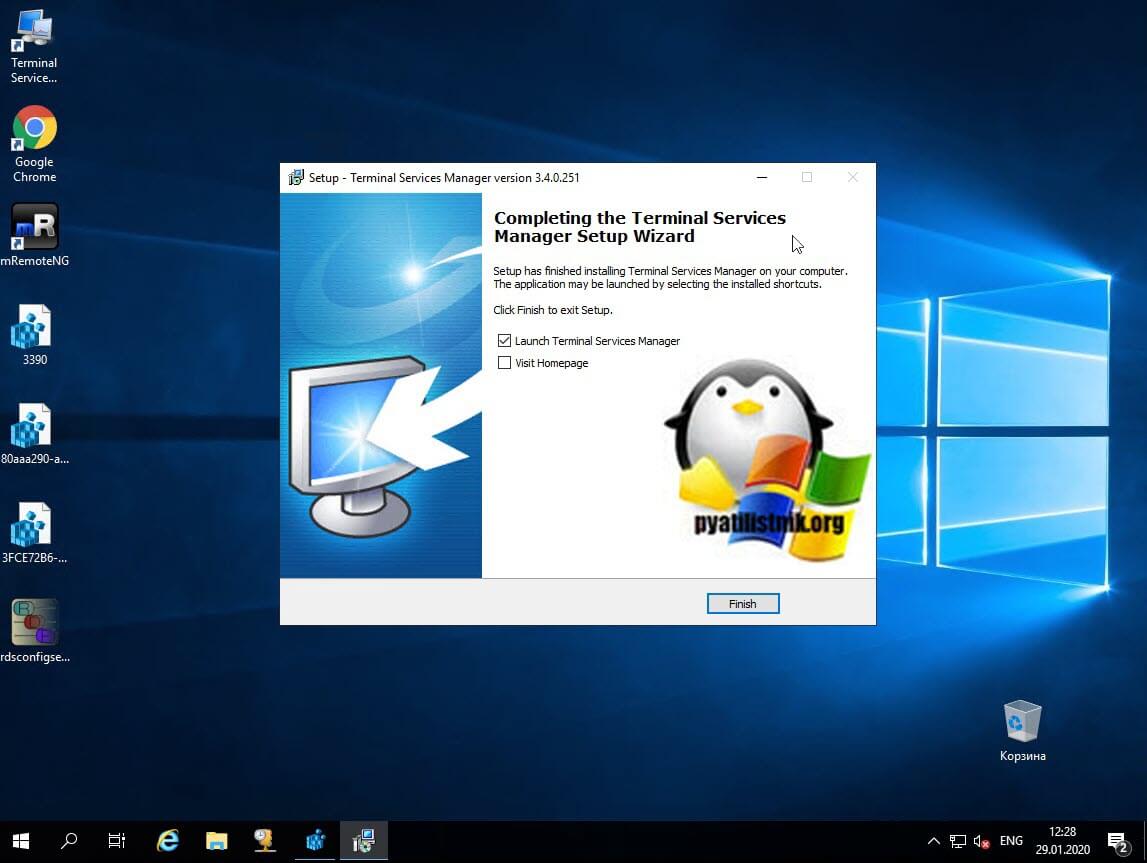

Установка Terminal Services Manager

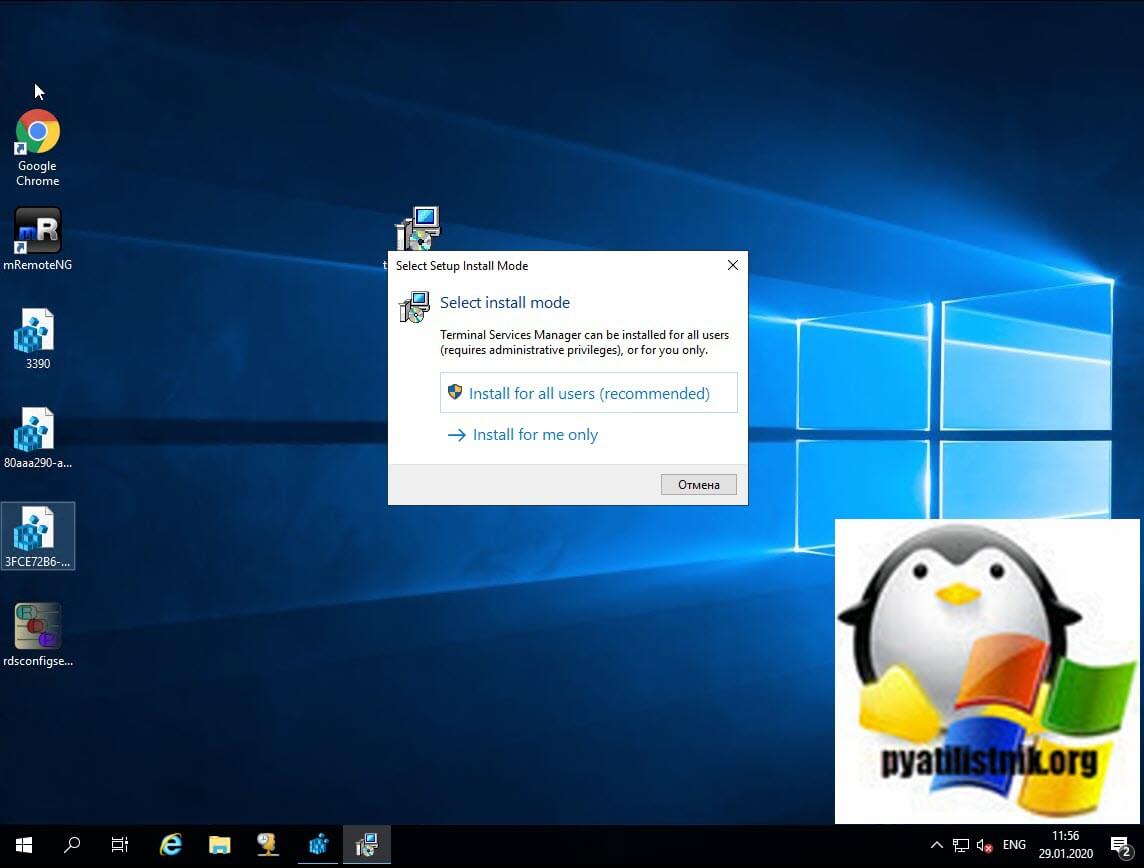

Запускаем исполняемый файл, я это делаю на своей тестовой виртуальной машине с Windows Server 2019. Первое что вас спросят, это в каком режиме вы решили установить утилиту TSM. На выбор будет два варианта:

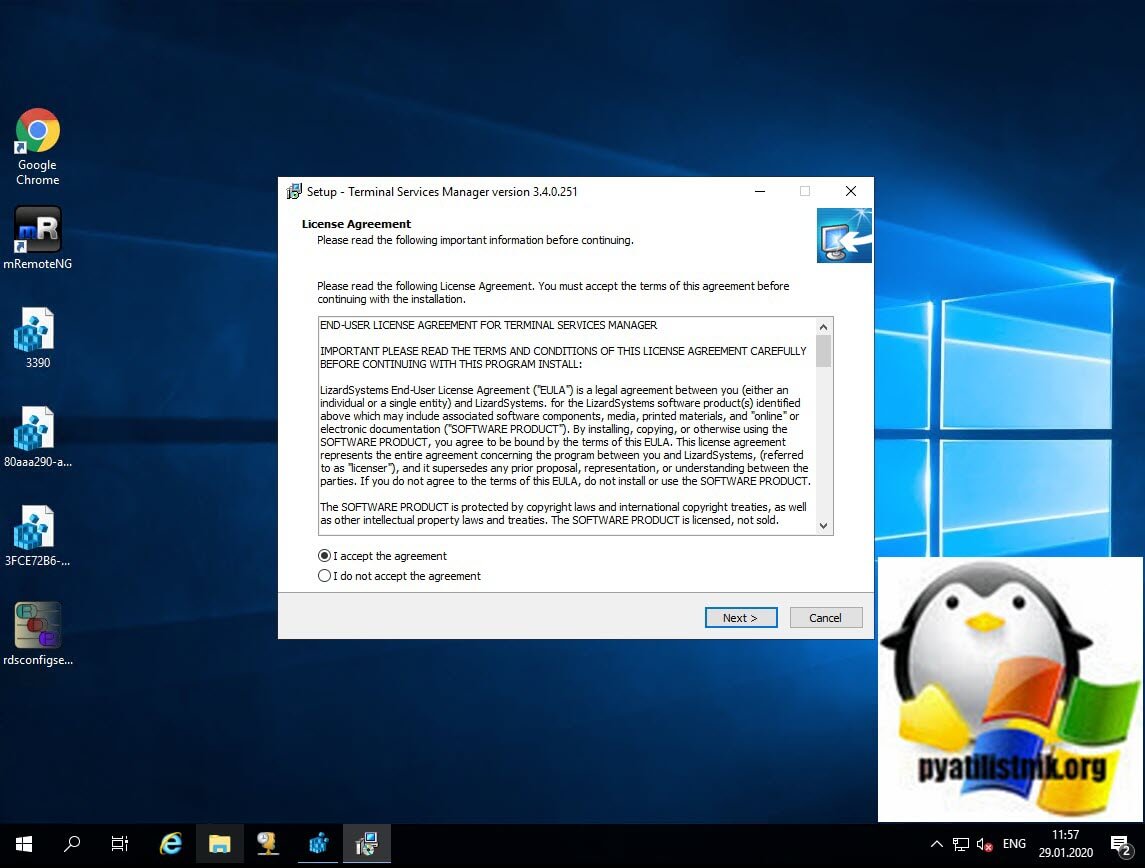

Далее вам нужно принять лицензионное соглашение, выбрав пункт «I accept the agreement» и нажать «next«.

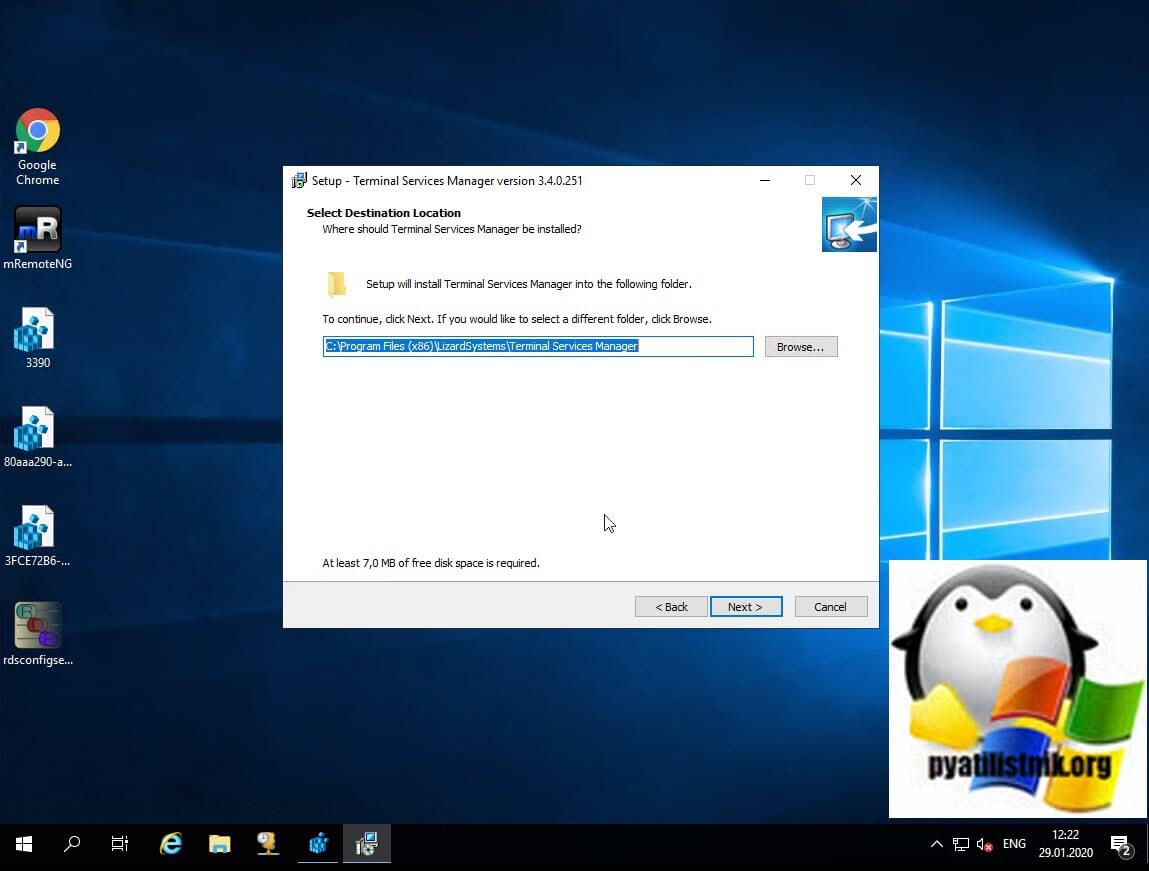

На следующем шаге вы можете изменить каталог установки TSM, я оставлю все по умолчанию.

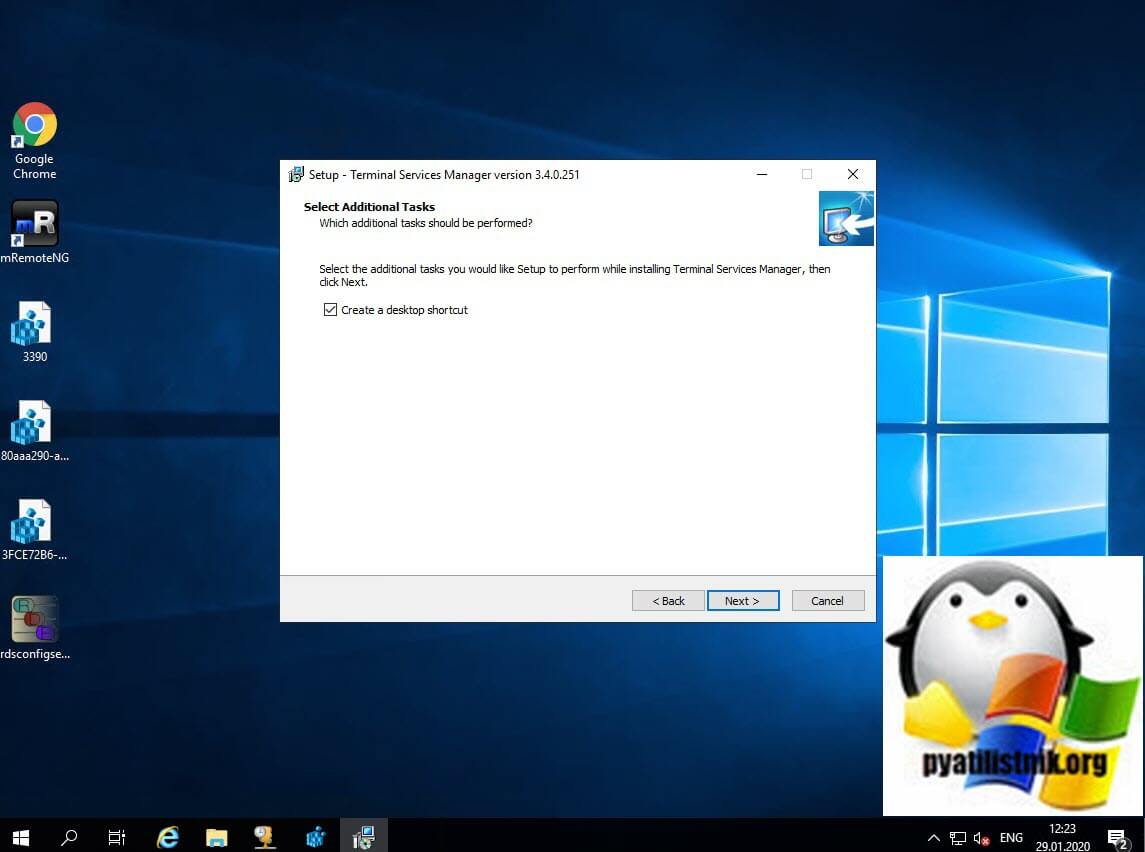

Оставьте галку на пункте «Create a desktop shortcut«, чтобы у вас был создан ярлык на рабочем столе.

Для завершения инсталляции Terminal Services Manager нажмите кнопку «Install«.

Запускаем Terminal Services Manager.

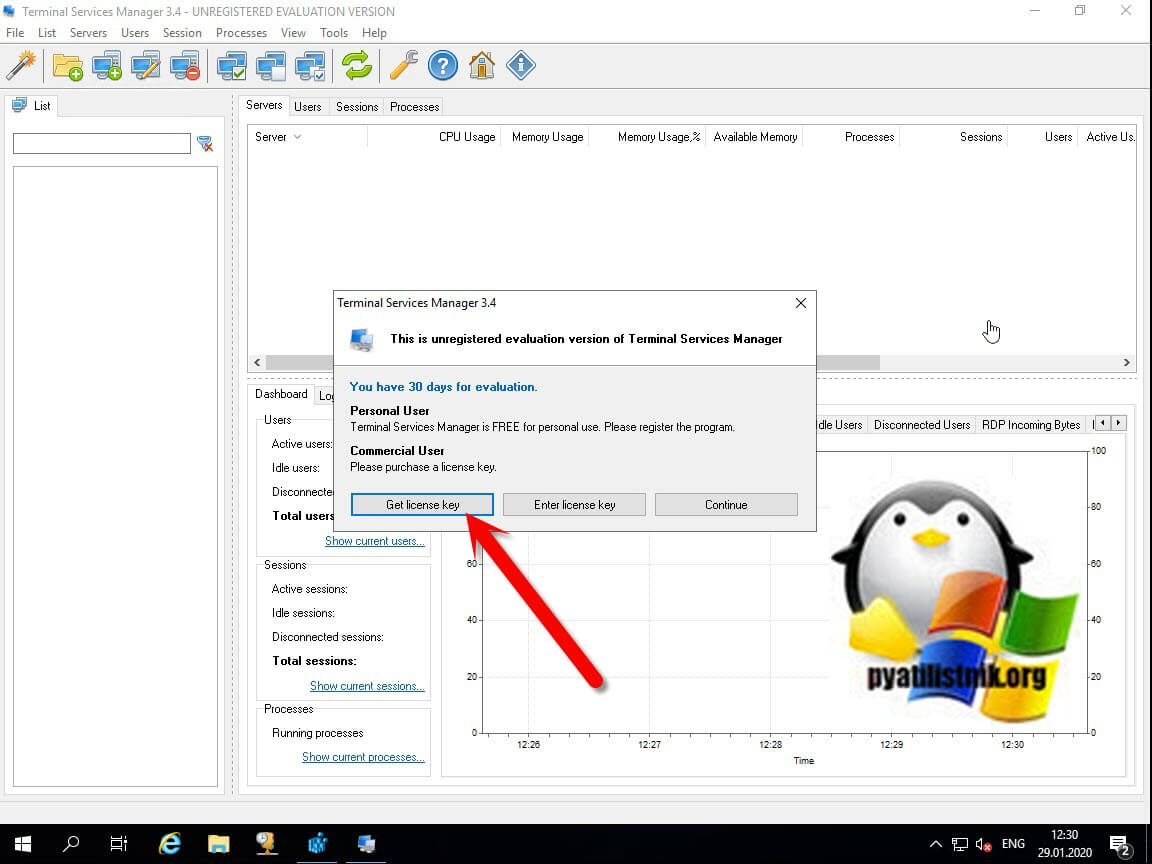

Настройка бесплатной лицензии Terminal Services Manager

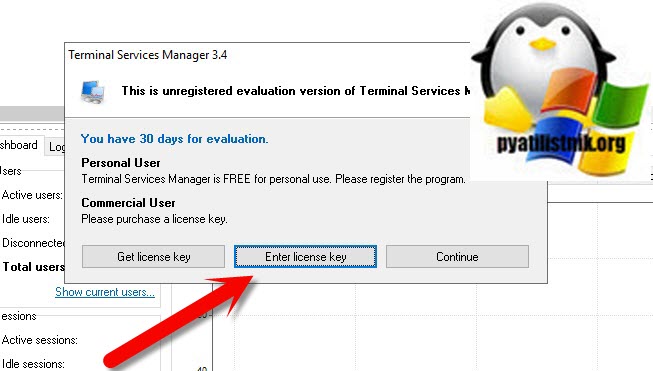

После того, как вы войдете в утилиту у вас появится окно «This is unregistered evaluation version of TSM». Для получения бесплатной лицензии нажмите «Get license key«.

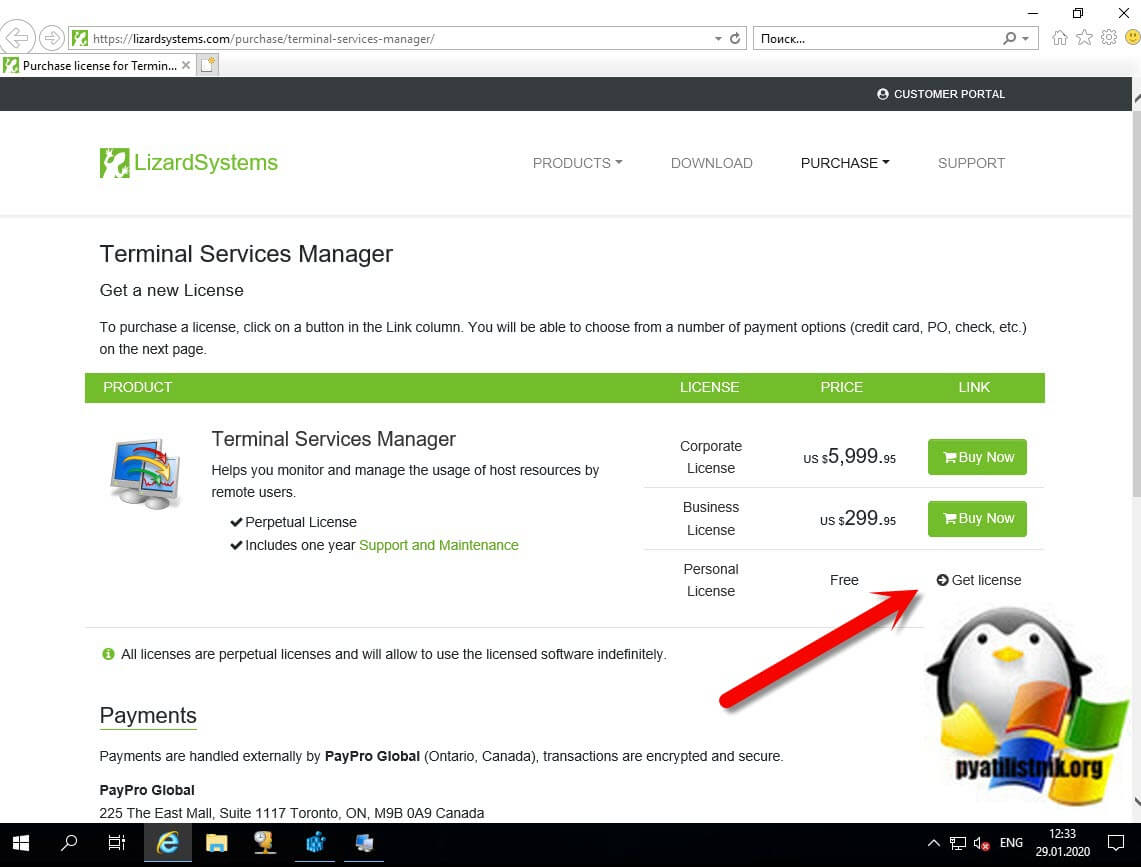

Нам нужна персональная лицензия (personal License Free), нажмите кнопку «Get License«.

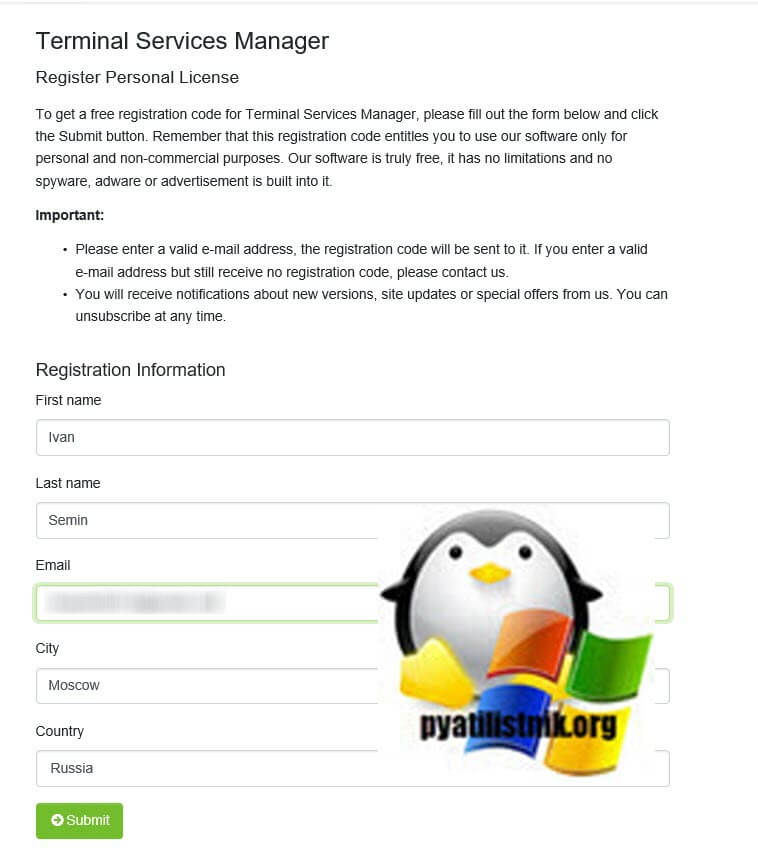

Заполните все поля регистрационной формы, учтите, что почту нужно указывать существующую, на нее придет лицензия.

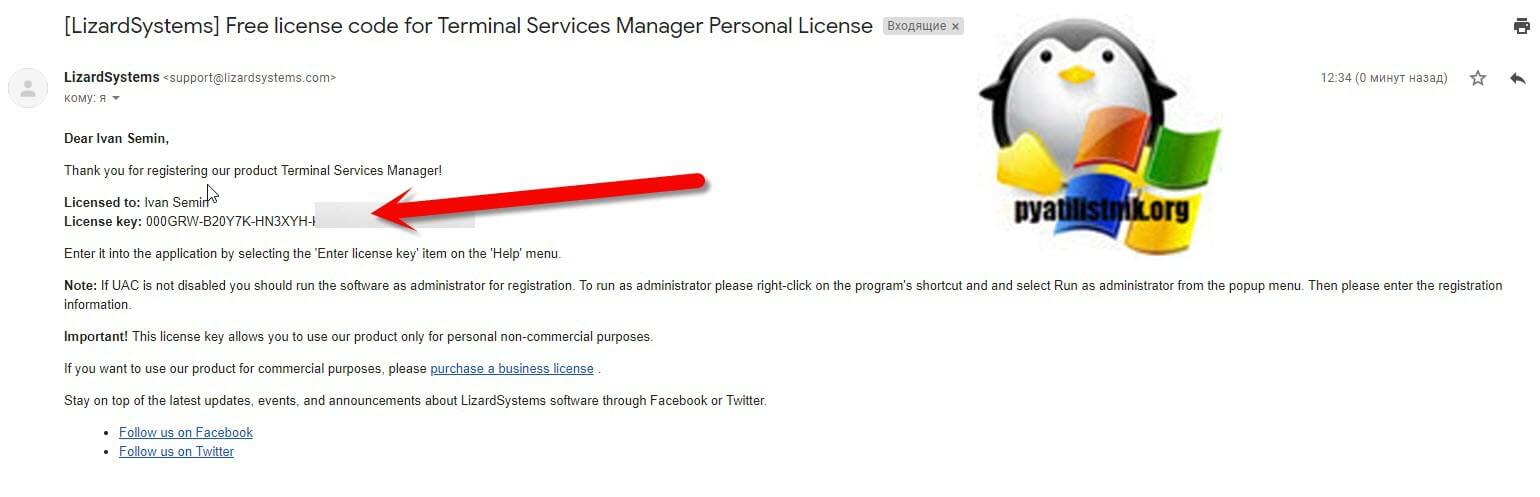

Проверьте свою почту, вам должно прийти вот такое письмо «Free license code for Terminal Services Manager Personal License«, там будет лицензионный ключ.

Далее копируем код и нажимаем в TSM 3.4 кнопку «Enter license key».

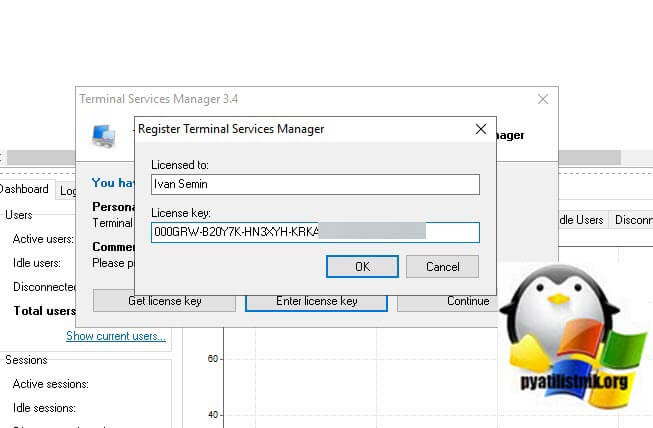

Заполните поля «License to» и «License Key«. Terminal Services Manager будет активирован.

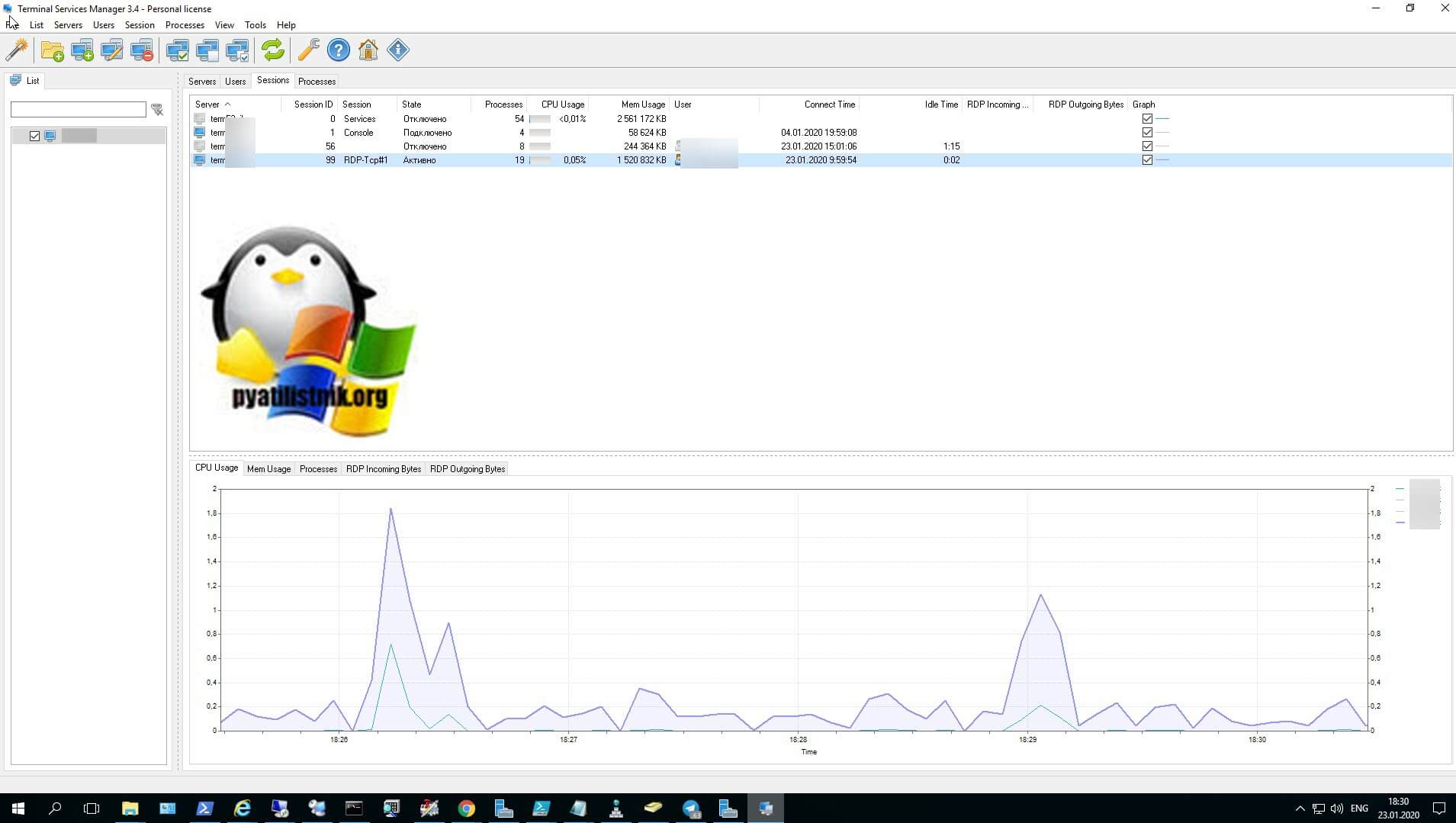

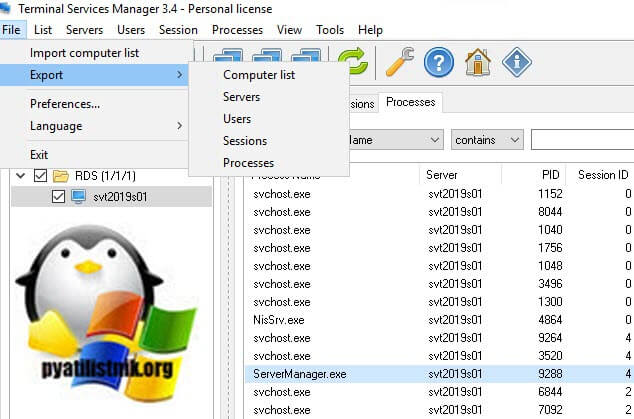

Настройка Terminal Services Manager 3.4

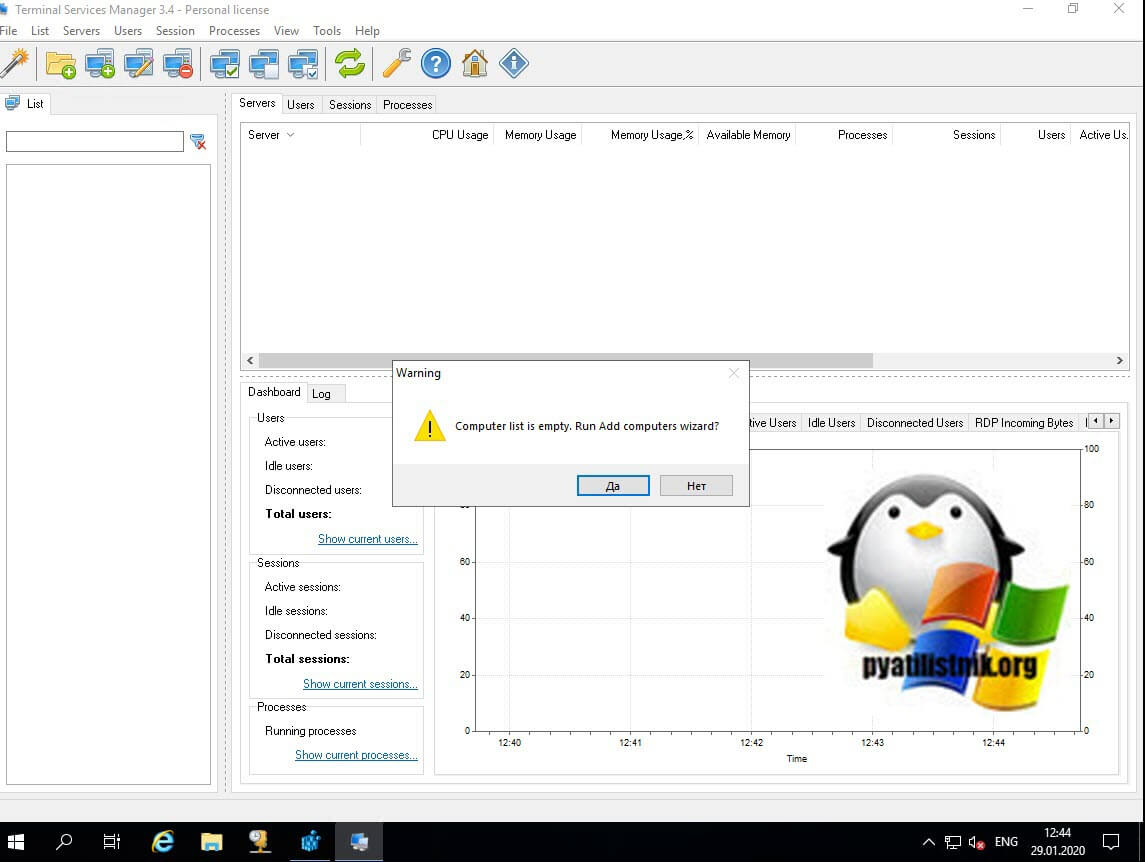

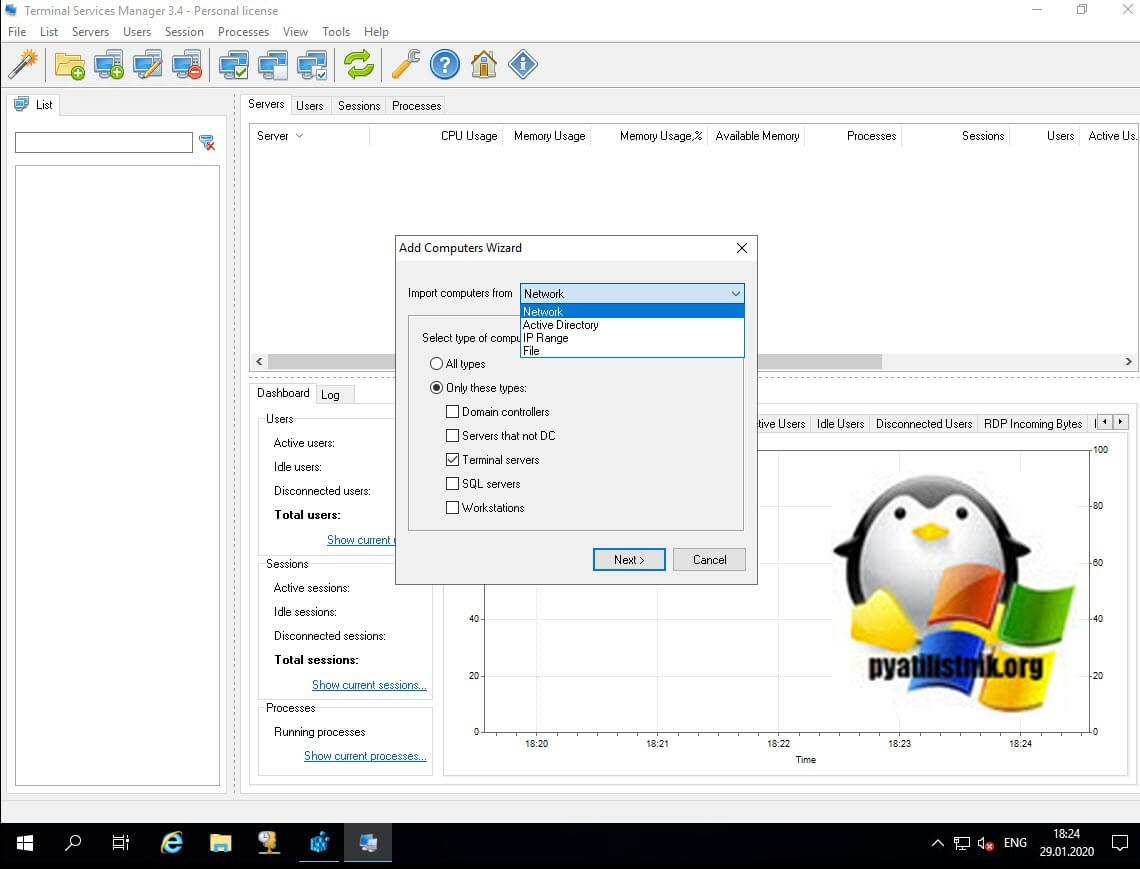

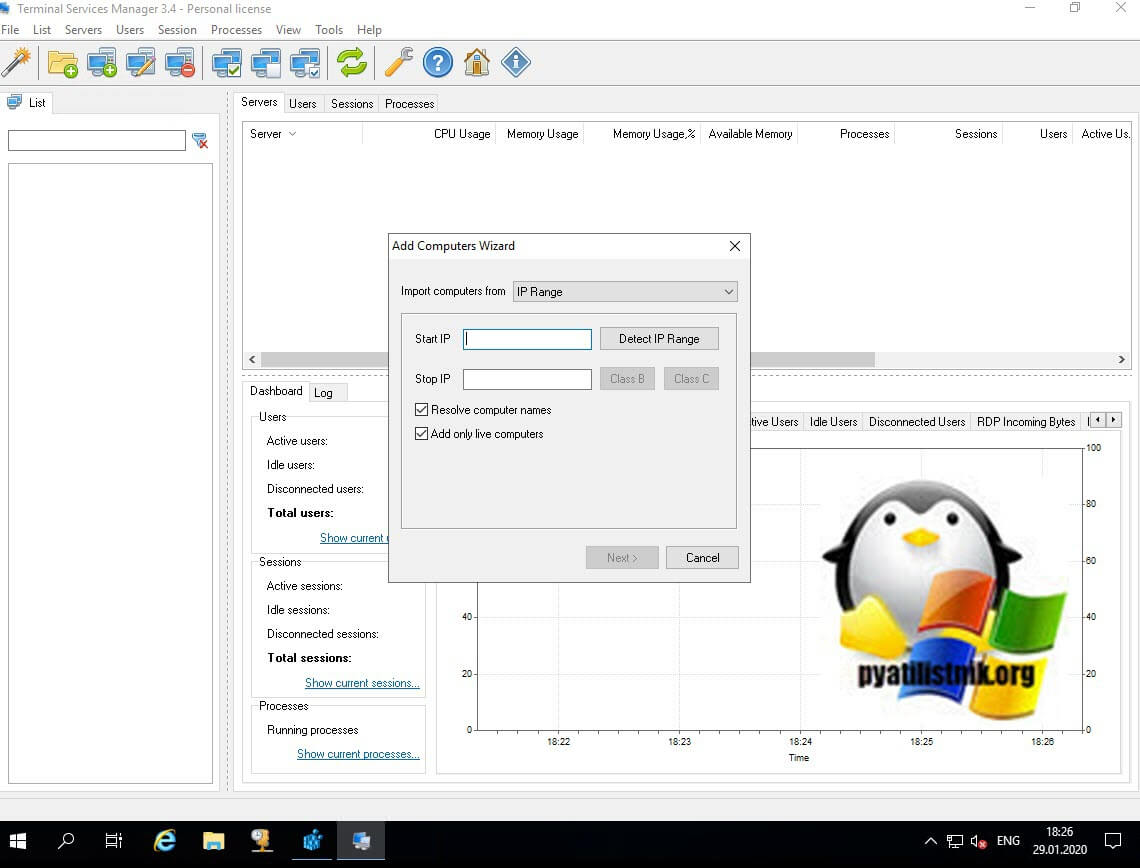

Далее у вас появится окно мастера по поиску компьютеров, вы можете воспользоваться мастером, но я предпочитаю добавлять все в ручную, но для полноты статьи я покажу работу мастера.

В окне «Add Computers Wizard» вы можете выбрать 4 уровня поиска:

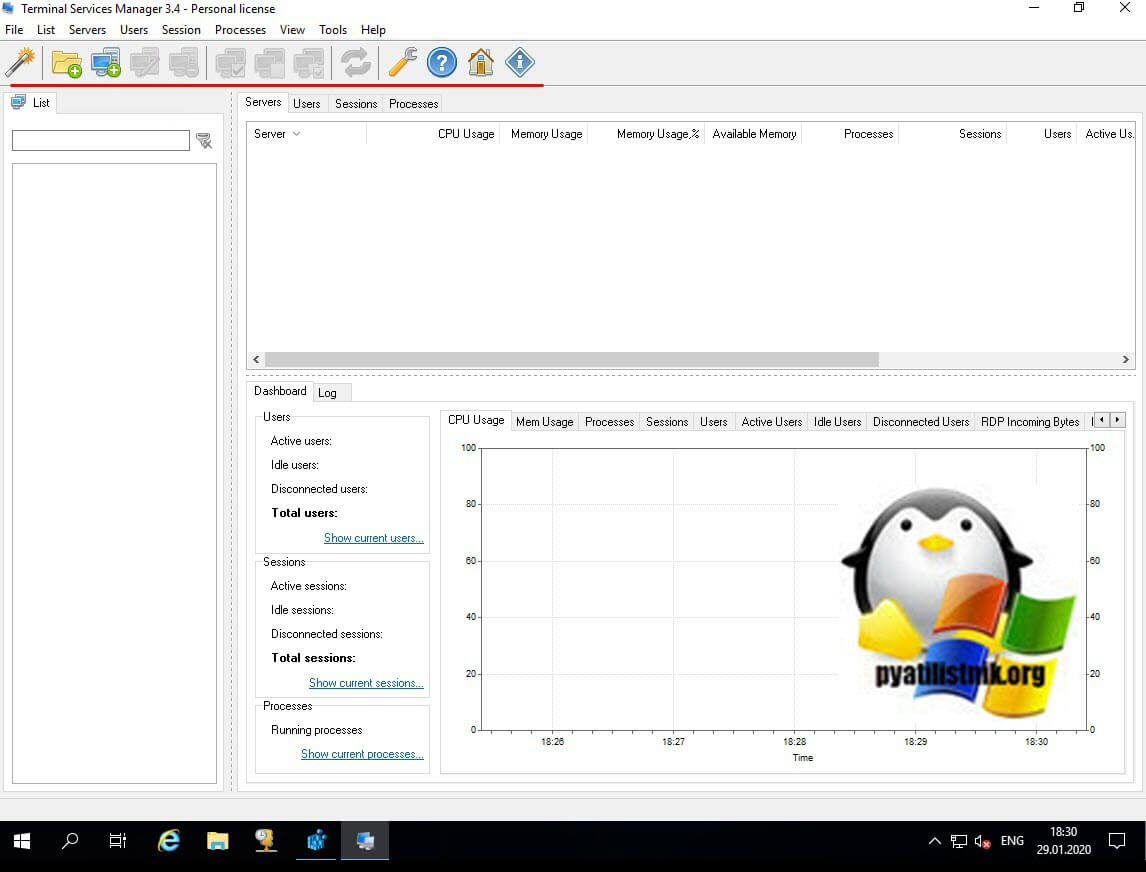

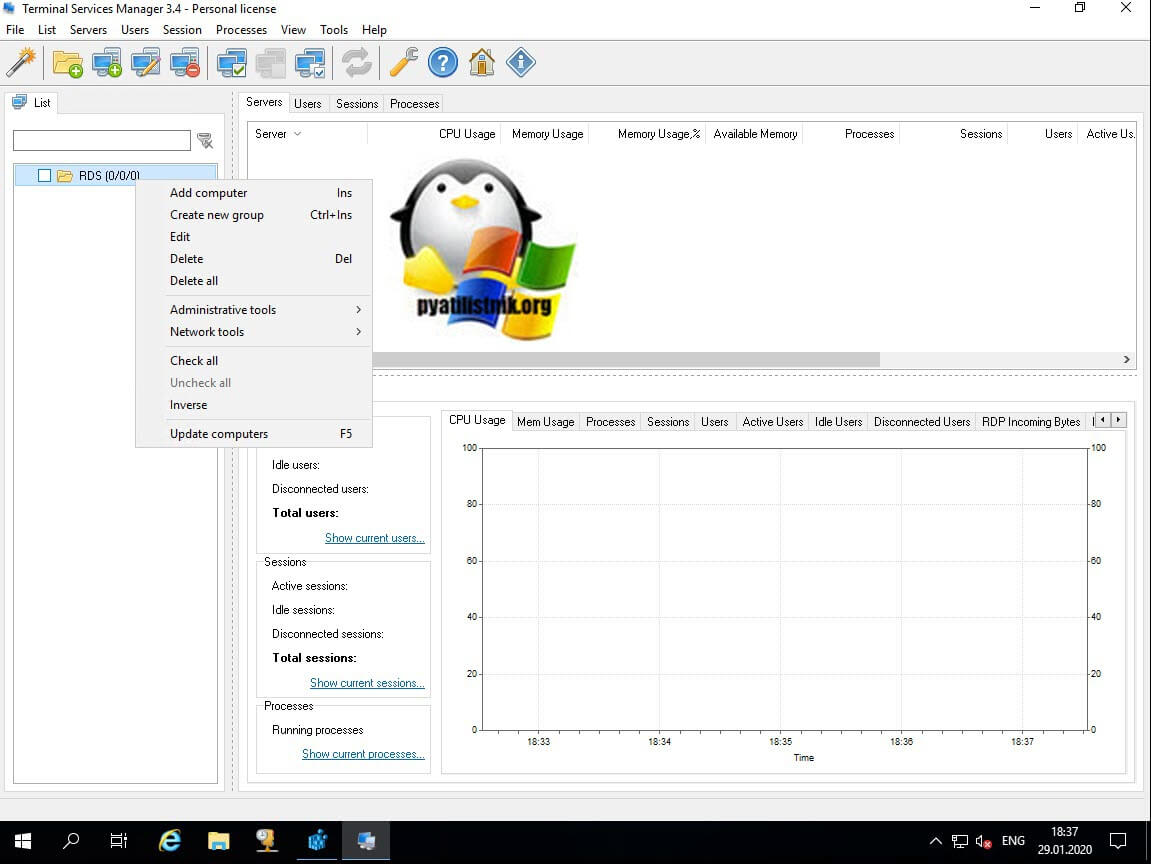

Я закрою мастер по поиску серверов и сделаю все вручную, я так предпочитаю больше. Давайте посмотрим основные функции Terminal Services Manager, пробежимся по значкам:

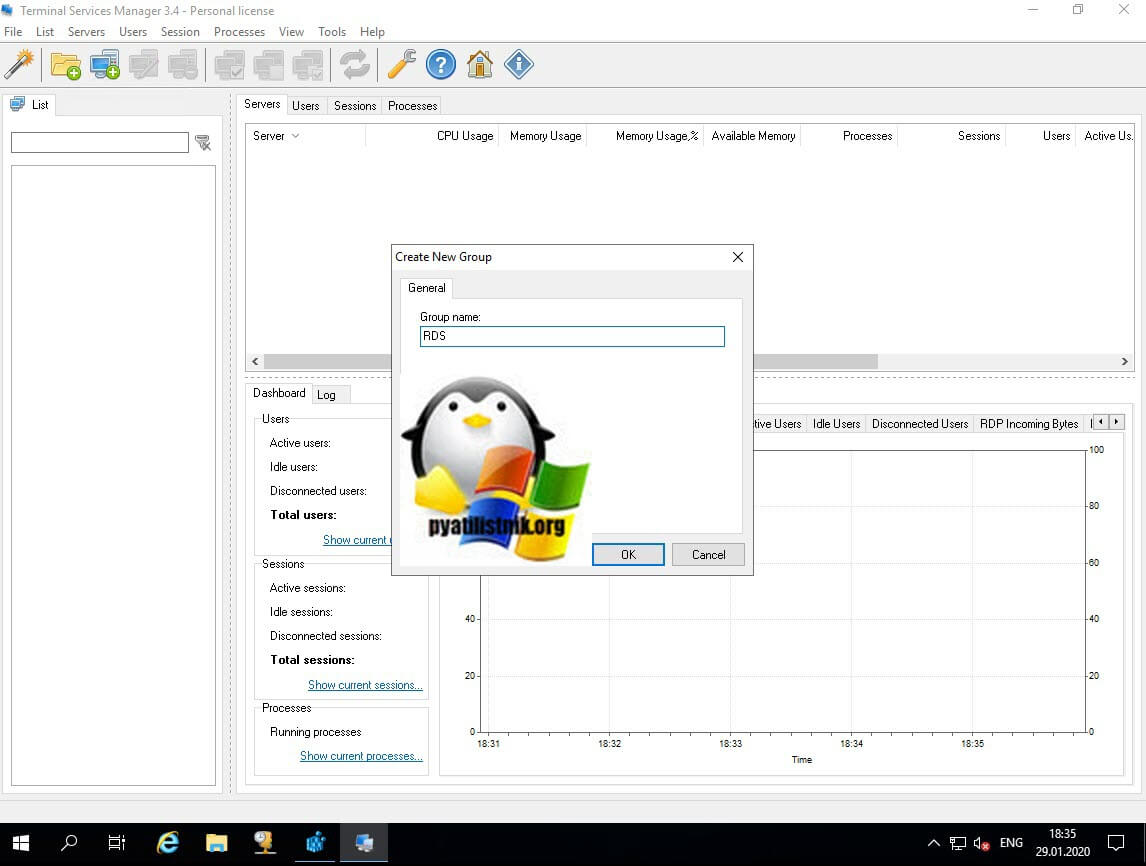

Первым делом я создам группу серверов по имени RDS.

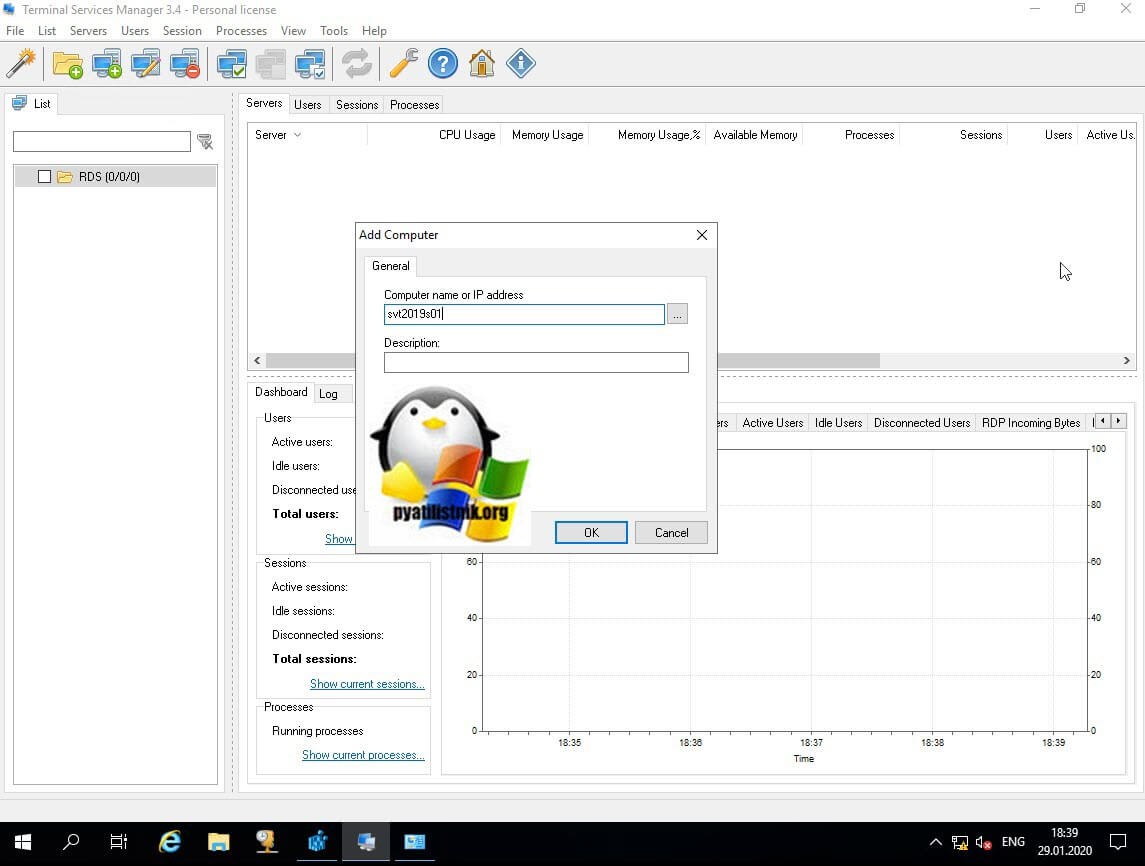

Далее вы добавляете новый компьютер через кнопку сверху или же через правый клик по группе.

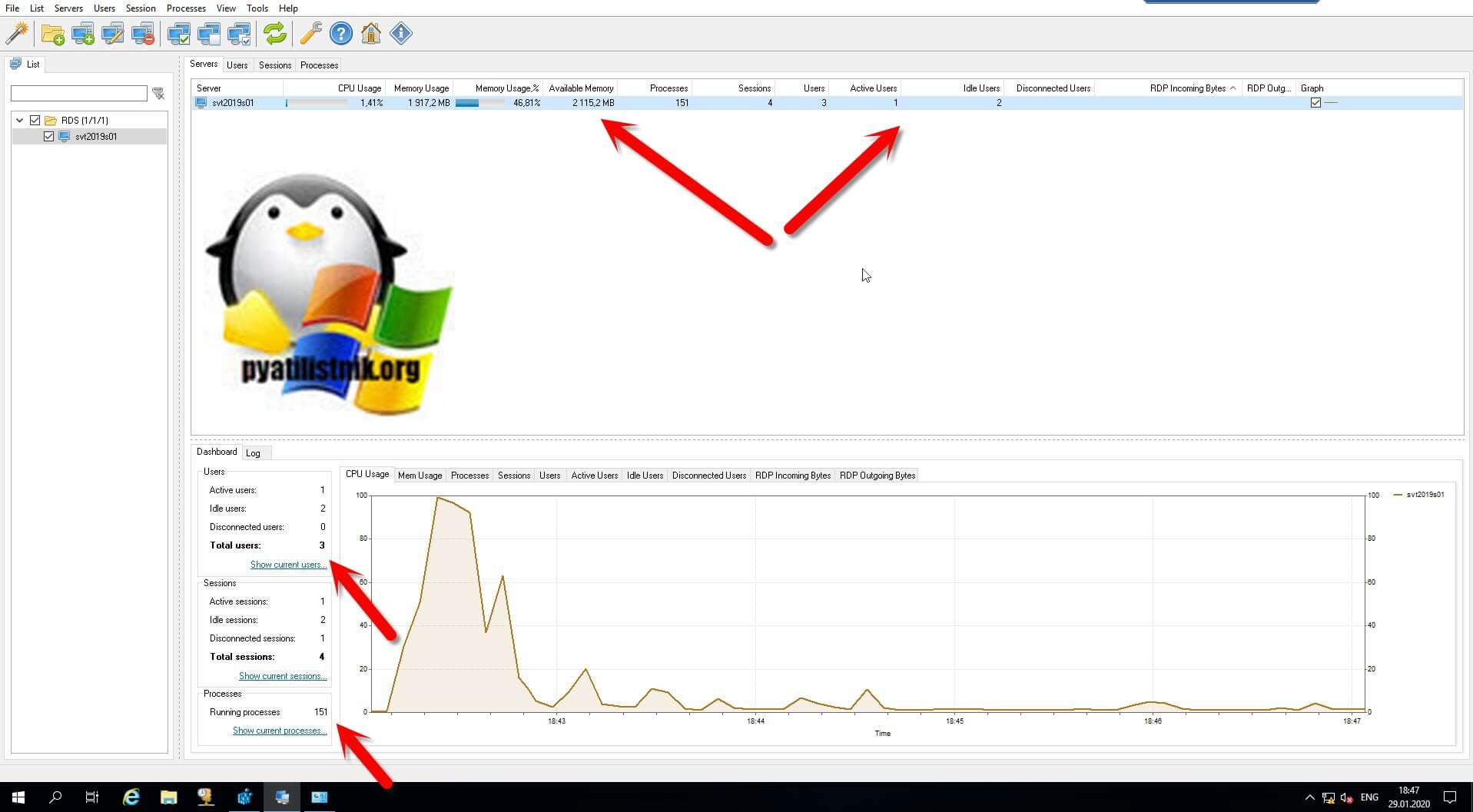

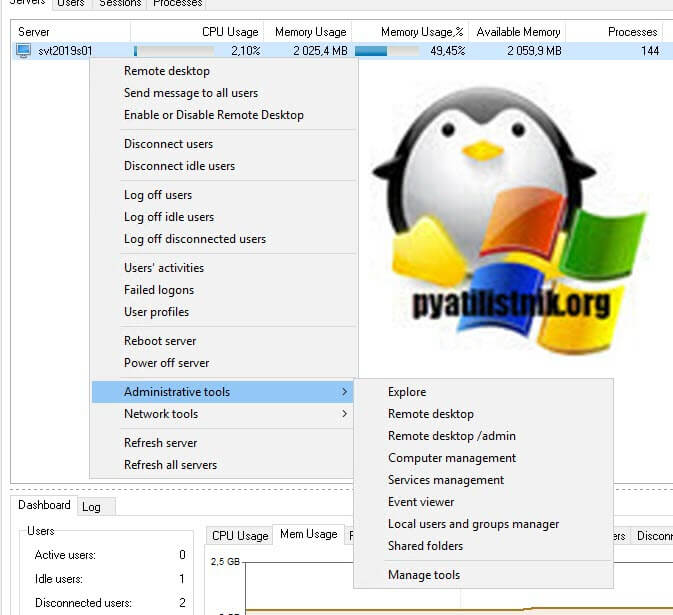

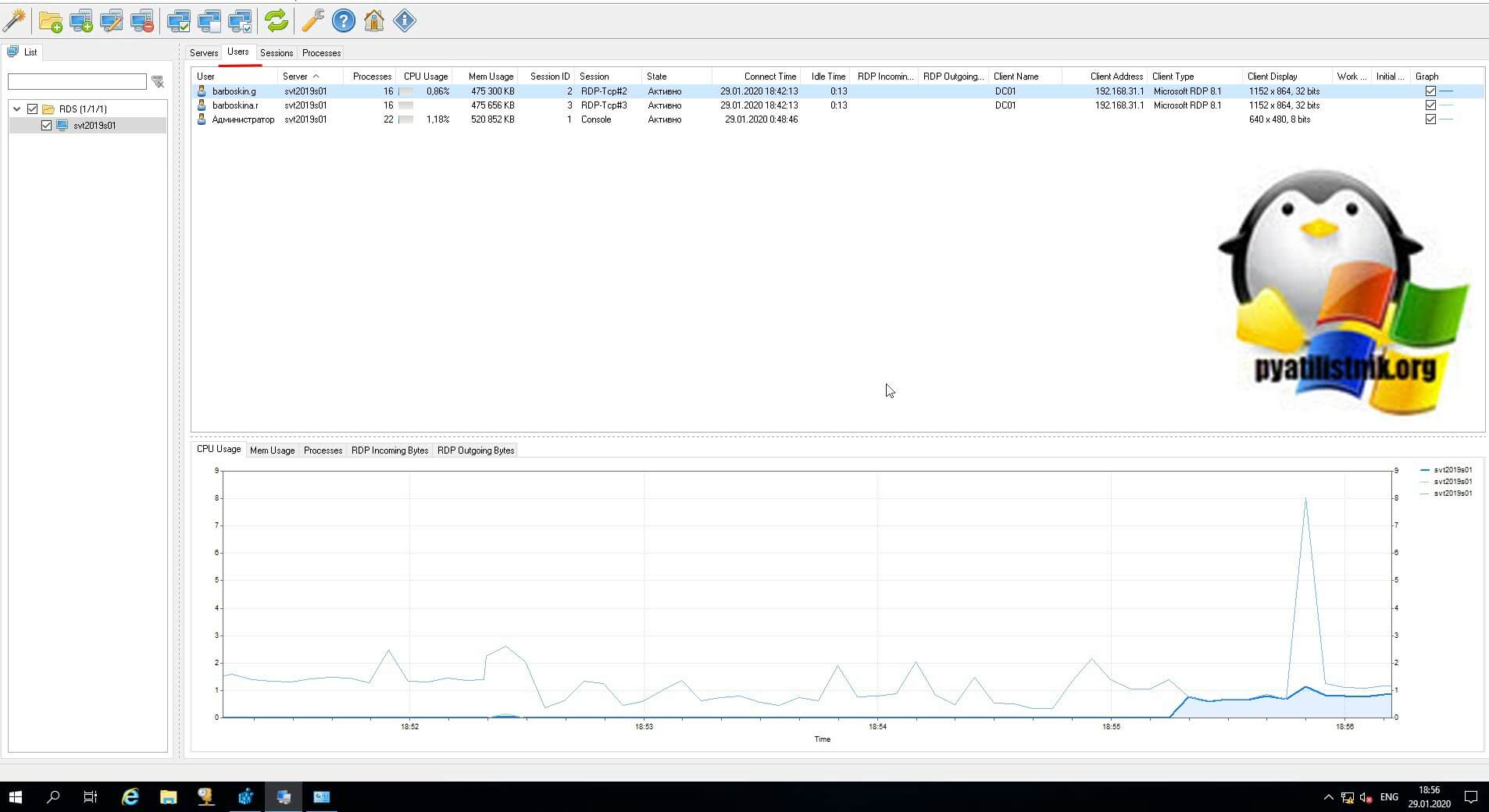

После того, как сервер добавлен в группу, вы в режиме реального времени начинаете получать различную полезную информацию и взаимодействовать с ним. Первая вкладка у сервера в Terminal Services Manager будет «Servers«. Она покажет вам:

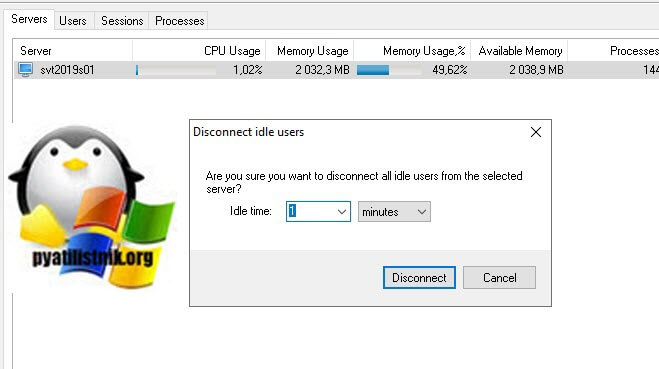

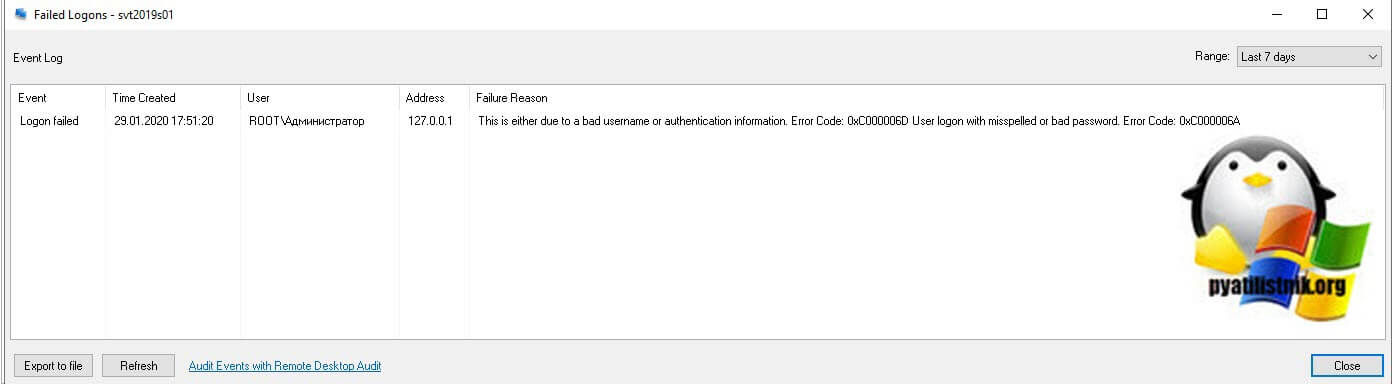

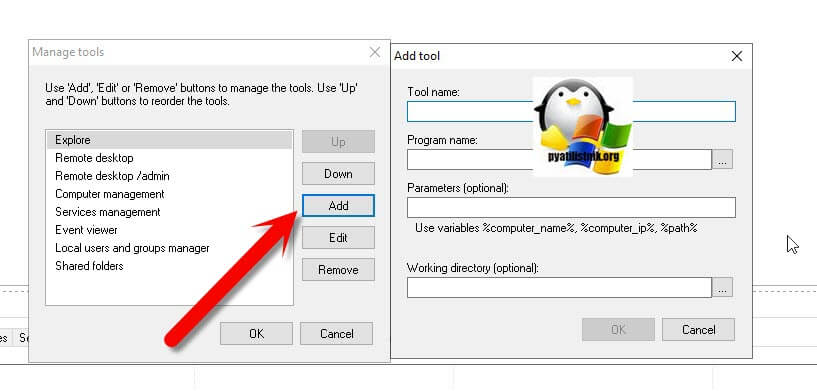

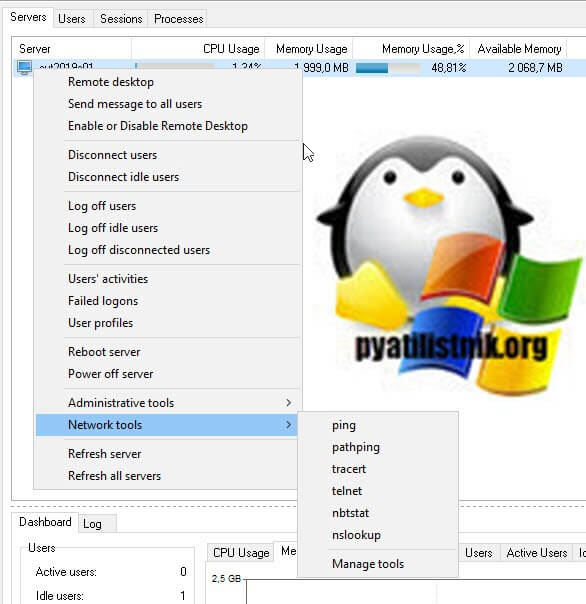

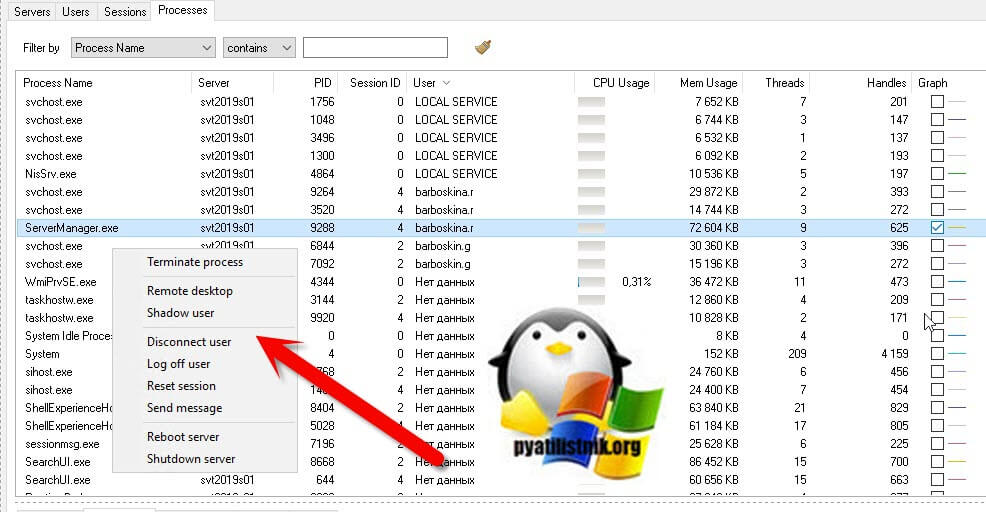

Если вы кликните по нужному серверу правым кликом, то в контекстном меню вы увидите огромное количество пунктов, позволяющих вам его администрировать:

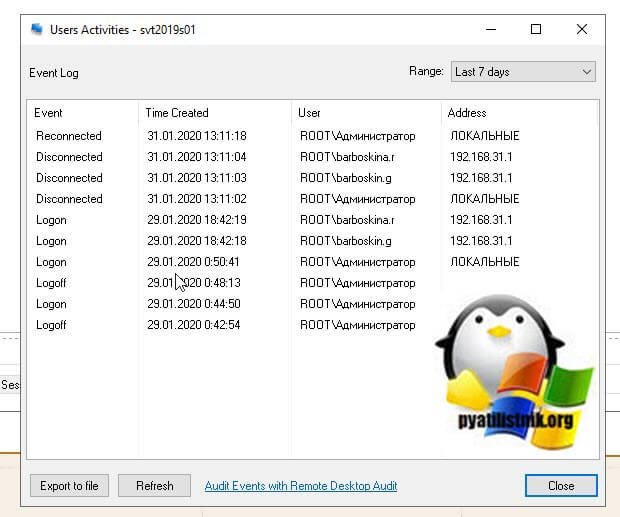

График показывает данные в режиме реального времени по процессору, памяти, пользователям, сессиям, процессам. Переходим на вкладку «Users». Тут Terminal Services Manager подробно вам покажет данные:

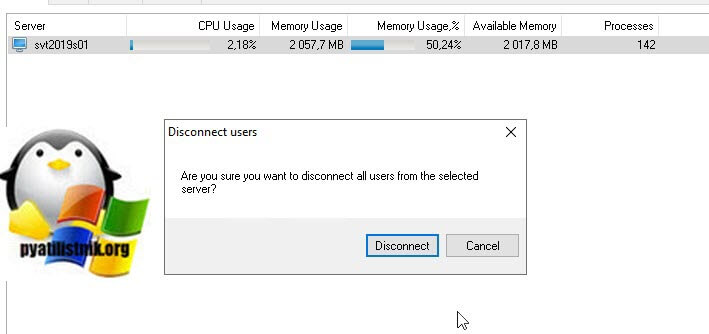

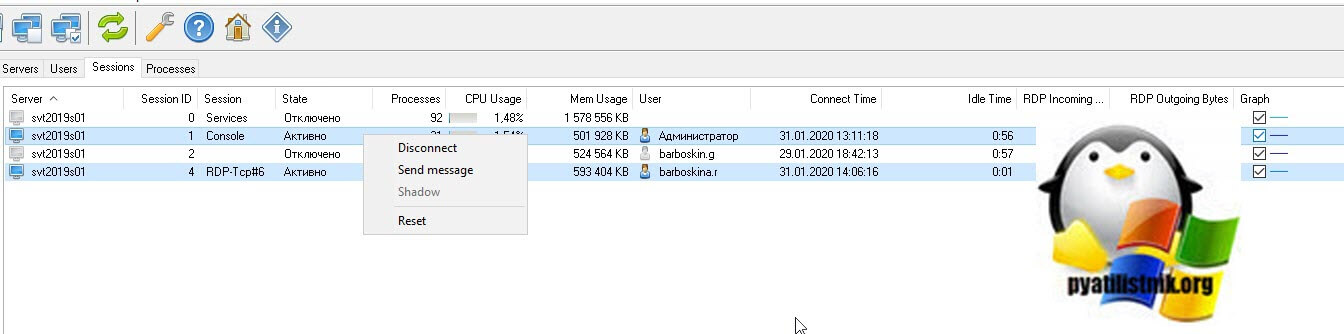

Если вы щелкните правым кликом по нужному пользователю или пользователям, то сможете произвести с ними вот такие действия:

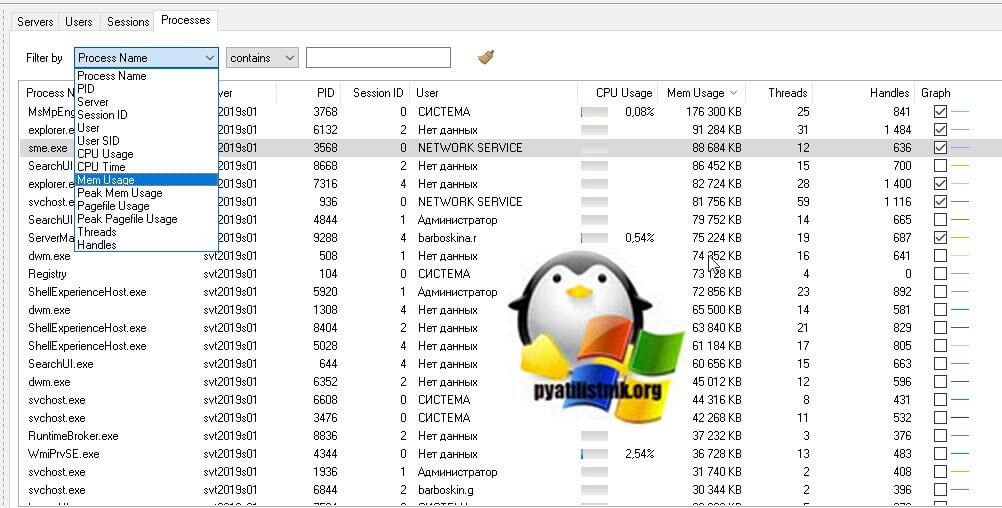

Переходим на вкладку процессов «Processes«, Terminal Services Manager действительно великолепный инструмент и позволяет тут в удобном виде отобразить все процессы терминального сервера по каждому пользователю. Тут вы легко можете построить по ним график, или произвести поиск по многим критериям.

Если вы выберете один или несколько процессов. то через правый клик вы сможете их легко завершить.

Не забывайте делать резервную копию ваших добавленных компьютеров, через File-Export-Computer List

Вот пример RDS фермы из 23 хостов.

Минусы Terminal Services Manager

Хотя программа обладает огромным списком полезных функций, она не лишена недочетов:

Источник

Использование TSADMIN.msc и TSCONFIG.msc для управления RDS в Windows Server 2019/2016/2012R2

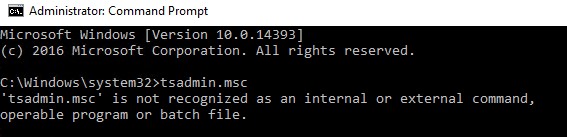

Большинство администраторов терминальных серверов Windows заметили, что начиная с Windows Server 2012, на RDS серверах пропали оснастки управления tsadmin.msc (Remote Desktop Services Manager — Диспетчер служб удаленных рабочих столов) и tsconfig.msc (Remote Desktop Session Host Configuration — Конфигурация узла сеансов удаленных рабочих столов). Разработчики Microsoft решили, что большинством параметров сервера RDS можно управлять через Server Manager, консоль редактора групповых политик (gpedit.msc) или в настройках RDS коллекций. Однако все эти инструменты не настолько просты и удобны как старые остатки.

Разберёмся, как можно вернуть оснастки tsadmin.msc и tsconfig.msc на RDS серверах под управлением Windows Server 2016 (инструкция также к Windows Server 2019 и 2012 R2 окружению).

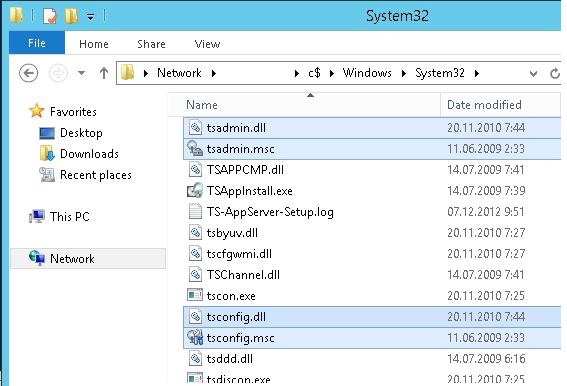

Для этого нам понадобится скопировать 6 файлов и 2 ветки реестра с любого сервера под управлением Windows Server 2008 R2 в аналогичный каталог C:WindowsSystem32 на Windows Server 2016. Скопируйте следующие 7 файлов:

Затем на Windows Server 2008 R2 с помощью редактора regedit нужно экспортировать в файлы reg две ветки реестра:

И по очереди импортировать эти ветки в реестр Windows Server 2016. Достаточно дважды щелкнуть по reg файлу и согласится с внесением изменений в реестр.

Осталось скопировать dll и msc файлы в каталог C:WindowsSystem32 на хосте с Windows Server 2016. Регистрировать файлы dll библиотек не обязательно.

После этого попробуйте запустить нужную оснастку командами tsadmin.msc :

В этой консоли вы можете удобно управлять сессиями пользователей – можно отключить нужную сессию, отправить сообщение, инициировать корректный logoff и т.д. Оснастка tsadmin позволяет выбрать сразу нескольких пользователей и выполнить нужное действие сразу со всеми.

Можно запустить консоль tsconfig.msc :

В консоли tsconfig.msc можно гораздо проще и удобнее настроить базовые параметры RDS хоста: задать сервер лицензирования и тип RDS лицензий, добавить хост в ферму RD Connection Broker (настроить вес хоста в ферме), настроить уровни шифрования RDP, настроить автозапуск программы при входе пользователя в сеанс, настроить таймауты отключения неактивных сессий пользователей на отдельно стоящем RDS хосте и т.д.

Обратите внимание, что не обязательно ставить эти консоли на все RDS хосты. С помощью опции Connect to Remote Desktop Session Host Server вы можете подключится к любому другому RDS хосту в вашей сети.

Отметим, что с помощью консоли tsadmin.msc не получится подключиться к терминальной сессии пользователя (Ошибка: Access is denied). Подключение к RDS сессиям пользователей возможно по сценарию, описанному в статье RDS Shadow в Windows Server. Также в консоли tsconfig.msc в свойствах подключения RDP-Tcp отсутствует вкладка Security, через которую было удобно раздавать права группам сопровождения (без права администраторов) на подключение и управление RDP сессиями пользователей. Я использую следующую команду для предоставления определенной группе полные права на управления сессиями на сервере:

wmic /namespace:\rootCIMV2TerminalServices PATH Win32_TSPermissionsSetting WHERE (TerminalName =»RDP-Tcp») CALL AddAccount «domainsupport_rds»,2

Для просмотра текущий разрешений можно использовать PowerShell:

Источник

Обновлено 23.01.2020

Для чего нужны оснастки Tsconfig.msc и Tsadmin.msc

Бытует мнение, что все что новое оно априори должно быть лучше, в каких-то областях возможно это так, но не в компьютерном мире. Примеров этому очень много, например:

- Windows XP и Windows Vista

- Windows 7 и Windows 10

В случае с терминальными службами ситуация двоякая, с одной стороны Microsot сделала удобную общую оснастку в диспетчере серверов, а с другой лишила пользователей ряда оснасток и графических функция, которые они предоставляли. Microsoft по известной только им причине убрали оснастки из состава инструментов RDS фермы:

- Tsconfig.msc «Конфигурация узла сеансов удаленных рабочих столов (Remote Desctop Session Host Configuration)» — это оснастка позволяющая вам задавать список серверов лицензирования RDSH хоста, производить настройку уровней безопасности RDP, управлять настройками сеансов, параметрами схода на RDP, параметрами клиента, запрещая или разрешая перенаправление устройств и многое другое. Напоминаю, что благодаря это оснастки я смог настроить права входа на изолированный терминальный стол созданный для подрядчиков. Вот так выглядела эта оснастка, уверен, что начинающие системные администраторы ее даже и не видели.

- Tsadmin.msc «Диспетчер служб удаленных рабочих столов» (Remote Desktop Services Manager) — это оснастка для взаимодействия и управления сессиями пользователей удаленного рабочего стола. Например вы можете удаленно завершить любой процесс пользователя, его разлогинить с терминального сервера, так же можете массово отправить сообщение пользователям RDP, в версиях Windows Server 2012 R2 и выше для этого мы использовали PowerShell, чтобы их оповестить. Сама оснастка выглядит вот так. Так же я бы советовал обратить внимание на утилиту Terminal Services Manager, она бесплатна и может выполнить все, что делает оснастка Tsadmin.msc. Эту утилиту как и делали энтузиасты для боле старших версий операционной системы Windows Server.

Алгоритм запуска TSADMIN.msc и TSCONFIG.msc в Windows Server 2019

Хорошо, что Microsoft не закрыла возможность регистрации и запуска оснасток TSADMIN.msc и TSCONFIG.msc в Windows Server 2012 R2 и выше. Хочу отметить, что данный метод не является официальным, но использовать его все же можно на свой страх и риск.

Суть метода заключается в том, что вам необходимо скопировать определенные библиотеки и сами оснастки Tsconfig.msc и Tsadmin.msc из Windows Server 2008 R2 или скачать их у меня если у вас нет уже в инфраструктуре таких серверов. так же необходимо для них прописать ключи реестра и права на них, это делается через выгрузку веток с 2008 R2 системы или скриптом, оба метода я покажу.

Если вы все скачали у меня, то состав архивов будет такой:

Если у вас есть своя Windows Server 2008 R2 (даже если ее нет вы можете быстро развернуть виртуальную машину), то вам необходимо скопировать вот такой список файлов из каталога C:WindowsSystem32

- c:windowssystem32tsconfig.msc

- c:windowssystem32tsadmin.msc

- c:windowssystem32tsadmin.dll

- c:windowssystem32tsconfig.dll

- c:windowssystem32wts.dll

А так же языковые файлы они располагаются по пути C:WindowsSystem32ru или C:WindowsSystem32en в зависимости от языка в системе. В моем примере русская версия поэтому я буду копировать файлы для русской версии. Из каталога мне необходимо скопировать

- c:windowssystem32rutsconfig.resources.dll

- c:windowssystem32rutsadmin.resources.dll

Следующим действием вам необходимо выгрузить две ветки реестра, если не хотите это делать, то их можно создать самому из кода, который я представлю ниже. Запустите редактор реестра Windows из окна выполнить, введя regedit.

Вам нужно найти вот такие ветки реестра и произвести их экспорт:

- HKEY_LOCAL_MACHINESOFTWAREMicrosoft MMCSnapInsFX:{3FCE72B6-A31B-43ac-ADDA-120E1E56EB0F}

- HKEY_LOCAL_MACHINESOFTWAREMicrosoft MMCSnapInsFX:{80aaa290-abd9-9239-7a2d-cf4f67e42128}

Выбираем место сохранения ваших reg файлов. На выходе у вас будет два файла вот с таким содержимым, для оснастки tsconfig (80aaa290-abd9-9239-7a2d-cf4f67e42128)

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINESOFTWAREMicrosoft MMCSnapInsFX:{80aaa290-abd9-9239-7a2d-cf4f67e42128}]

«ApplicationBase»=hex (2):43,00,3a,00,5c,00, 57,00,69,00,6e,00,64,00,6f,00,77,00,

73,00,5c,00,53,00,79,00,73,00,74,00,65,00, 6d,00,33,00,32,00,00,00

«About»=»{00000000-0000-0000-0000-000000000000}»

«VersionStringIndirect»=»@C:\Windows\System32\umcRes.dll,-107»

«ProviderStringIndirect»=hex (2) :40,00,43,00,3a, 00,5c,00,57,00,69,00,6e,00,64,

00,6f,00,77,00,73,00,5c,00,53,00,79,00, 73,00,74,00, 65,00,6d,00,33,00,32,00,

5c,00,75,00,6d,00,63,00,52,00,65,00,73,00, 2e,00,64,00,6c,00,6c,00,2c,00,2d,

00,31,00,30,00,32,00,00,00

«SmallFolderBitmapIndirect»=hex(2) :40,00,43,00, 3a,00,5c,00,57,00,69,00,6e,00,

64,00,6f,00,77,00,73,00,5c,00,53,00,79, 00,73,00,74,00, 65,00,6d,00,33,00,32,

00,5c,00,75,00,6d,00,63,00,52,00,65,00,73,00, 2e,00,64,00,6c,00,6c,00,2c,00,

2d,00,31,00,32,00,30,00,00,00

«NameString»=»Remote Desktop Session Host Configuration»

«HelpTopic»=hex(2):25,00,73,00,79,00,73,00,74,00,65, 00,6d,00,72,00,6f,00,6f,00,

74,00,25,00,5c,00,68,00,65,00,6c,00,70, 00,5c,00,74,00,73,00,63,00,63,00,2e,

00,63,00,68,00,6d,00,00,00

«AssemblyName»=»tsconfig»

«RuntimeVersion»=»v2.0.50215»

«Description»=»Configure Remote Desktop Session Host settings»

«DescriptionStringIndirect»=hex (2) :40,00,43,00,3a, 00,5c,00,57,00,69,00,6e,00,

64,00,6f,00,77,00,73,00,5c,00,53,00,79, 00,73,00,74, 00,65,00,6d,00,33,00,32,

00,5c,00,75,00,6d,00,63,00,52,00,65,00,73,00,2e, 00,64,00,6c,00,6c,00,2c,00,

2d,00,31,00,30,00,31,00,00,00

«LinkedHelpTopics»=»%systemroot%\help\tscc.chm»

«NameStringIndirect»=hex (2) :40,00,43,00,3a,00, 5c,00,57,00,69,00,6e,00,64,00,6f,

00,77,00,73,00,5c,00,53,00,79,00,73,00, 74,00,65, 00,6d,00,33,00,32,00,5c,00,

75,00,6d,00,63,00,52,00,65,00,73,00,2e,00,64, 00,6c,00,6c,00,2c,00,2d,00,31,

00,30,00,30,00,00,00

«IconIndirect»=hex(2):40,00,43,00,3a,00, 5c,00,57,00,69,00,6e,00,64,00,6f,00,77,

00,73,00,5c,00,53,00,79,00,73,00,74,00, 65,00,6d,00,33,00,32,00,5c,00,75,00,

6d,00,63,00,52,00,65,00,73,00,2e,00,64, 00,6c,00,6c,00,2c,00,2d,00,31,00,31,

00,30,00,00,00

«FxVersion»=»2.0.1.7»

«Type»=»Microsoft.TerminalServices.Configuration. SnapIn.TSConfigSnapIn, tsconfig, Version=6.1.0.0, Culture=neutral, PublicKeyToken=31bf3856ad364e35»

«FolderBitmapsColorMask»=dword:00000000

«ModuleName»=»tsconfig.dll»

«Provider»=»Microsoft Corporation»

[HKEY_LOCAL_MACHINESOFTWAREMicrosoft MMCSnapInsFX:{80aaa290-abd9-9239-7a2d-cf4f67e42128}NodeTypes]

[HKEY_LOCAL_MACHINESOFTWAREMicrosoft MMCSnapInsFX:{80aaa290-abd9-9239-7a2d-cf4f67e42128}NodeTypes{f86e6446-aaff-11d0-b944-00c04fd8d5b9}]

[HKEY_LOCAL_MACHINESOFTWAREMicrosoft MMCSnapInsFX:{80aaa290-abd9-9239-7a2d-cf4f67e42128}Standalone]

для оснастки Tsadmin.msc (80aaa290-abd9-9239-7a2d-cf4f67e42128)

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINESOFTWAREMicrosoft MMCSnapInsFX:{80aaa290-abd9-9239-7a2d-cf4f67e42128}]

«ApplicationBase»=hex(2):43,00,3a,00,5c,00,57, 00,69,00,6e,00,64,00,6f,00,77,00,

73,00,5c,00,53,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,00,00

«About»=»{00000000-0000-0000-0000-000000000000}»

«VersionStringIndirect»=»@C:\Windows\System32\umcRes.dll,-107»

«ProviderStringIndirect»=hex (2):40,00,43,00, 3a,00,5c,00,57,00,69,00,6e,00,64,

00,6f,00,77,00,73,00,5c,00,53,00,79,00,73, 00,74,00,65,00,6d,00,33,00,32,00,

5c,00,75,00,6d,00,63,00,52,00,65,00,73,00, 2e,00,64,00,6c,00,6c,00,2c,00,2d,

00,31,00,30,00,32,00,00,00

«SmallFolderBitmapIndirect»=hex (2):40,00, 43,00,3a,00,5c,00,57,00,69,00,6e,00,

64,00,6f,00,77,00,73,00,5c,00,53,00,79,00, 73,00,74,00,65,00,6d,00,33,00,32,

00,5c,00,75,00,6d,00,63,00,52,00,65,00,73, 00,2e,00,64,00,6c,00,6c,00,2c,00,

2d,00,31,00,32,00,30,00,00,00

«NameString»=»Remote Desktop Session Host Configuration»

«HelpTopic»=hex(2) :25,00,73,00,79,00,73, 00,74,00,65,00,6d,00,72,00,6f,00,6f,00,

74,00,25,00,5c,00,68,00,65,00,6c,00,70,00, 5c,00,74,00,73,00,63,00,63,00,2e,

00,63,00,68,00,6d,00,00,00

«AssemblyName»=»tsconfig»

«RuntimeVersion»=»v2.0.50215»

«Description»=»Configure Remote Desktop Session Host settings»

«DescriptionStringIndirect»=hex (2):40,00,43,00,3a, 00,5c,00,57,00,69,00,6e,00,

64,00,6f,00,77,00,73,00,5c,00,53,00,79,00,73,00,74, 00,65,00,6d,00,33,00,32,

00,5c,00,75,00,6d,00,63,00,52,00,65,00,73,00,2e, 00,64,00,6c,00,6c,00,2c,00,

2d,00,31,00,30,00,31,00,00,00

«LinkedHelpTopics»=»%systemroot%\help\tscc.chm»

«NameStringIndirect»=hex (2):40,00,43,00,3a,00, 5c,00,57,00,69,00,6e,00,64,00,6f,

00,77,00,73,00,5c,00,53,00,79,00,73,00,74,00,65, 00,6d,00,33,00,32,00,5c,00,

75,00,6d,00,63,00,52,00,65,00,73,00,2e,00,64,00, 6c,00,6c,00,2c,00,2d,00,31,

00,30,00,30,00,00,00

«IconIndirect»=hex (2):40,00,43,00,3a,00,5c,00,57, 00,69,00,6e,00,64,00,6f,00,77,

00,73,00,5c,00,53,00,79,00,73,00,74,00,65,00,6d,00, 33,00,32,00,5c,00,75,00,

6d,00,63,00,52,00,65,00,73,00,2e,00,64,00,6c,00, 6c,00,2c,00,2d,00,31,00,31,

00,30,00,00,00

«FxVersion»=»2.0.1.7»

«Type»=»Microsoft.TerminalServices.Configuration. SnapIn.TSConfigSnapIn, tsconfig, Version=6.1.0.0, Culture=neutral, PublicKeyToken=31bf3856ad364e35»

«FolderBitmapsColorMask»=dword:00000000

«ModuleName»=»tsconfig.dll»

«Provider»=»Microsoft Corporation»

[HKEY_LOCAL_MACHINESOFTWAREMicrosoft MMCSnapInsFX:{80aaa290-abd9-9239-7a2d-cf4f67e42128}NodeTypes]

[HKEY_LOCAL_MACHINESOFTWAREMicrosoft MMCSnapInsFX:{80aaa290-abd9-9239-7a2d-cf4f67e42128}NodeTypes{f86e6446-aaff-11d0-b944-00c04fd8d5b9}]

[HKEY_LOCAL_MACHINESOFTWAREMicrosoft MMCSnapInsFX:{80aaa290-abd9-9239-7a2d-cf4f67e42128}Standalone]

напоминаю, что вы их можете создать вручную в виде обычного txt, вставить содержимое, а потом изменить тип файла на reg.

Регистрация оснасток Tsconfig.msc и Tsadmin.msc в Windows Server 2019

Теперь когда у вас есть все файлы необходимые для запуска и установки оснасток Tsconfig.msc и Tsadmin.msc, вы должны распаковать архив и положить файлы по тем же путям, приведу их сюда еще раз:

- c:windowssystem32tsadmin.dll

- c:windowssystem32tsconfig.dll

- c:windowssystem32wts.dll

- c:windowssystem32tsconfig.msc

- c:windowssystem32tsadmin.msc

- c:windowssystem32rutsconfig.resources.dll

- c:windowssystem32rutsadmin.resources.dll

Далее вам необходимо на вашем сервере Windows Server 2019 запустить два ключа реестра, которые мы выгружали. При их запуске будет предупреждение, говорим «Да«.

Файлы должны успешно импортироваться в реестр Windows.

Проверяем работу диспетчера служб удаленных рабочих столов

Попробуем запустить наши оснастки. Первой давайте запустим Tsadmin.msc. Для этого откройте окно выполнить и введите Tsadmin.msc. В итоге у нас запуститься «Диспетчер служб удаленных рабочих столов» (Remote Desktop Services Manager).

Работающие функции:

- отключение сеанса

- отправка сообщения

- сброс сессии

- статус сеанса

- регистрация сессии

- завершение процесса на вкладке процессов (одна из самых простых и важных функций инструмента)

Так же хочу порекомендовать бесплатную утилиту Terminal Services Manager, о которой я подробно рассказывал, советую посмотреть, это аналог оснасток Tsadmin.msc для некого управления RDS фермой, делает все то же самое.

Проверяем работу конфигурации узла сеансов удаленных рабочих столов

Запустите через окно выполнить Tsconfig.msc.

У вас откроется оснастка «Конфигурация узла сеансов удаленных рабочих столов (Remote Desctop Session Host Configuration)». Тут вы увидите все привычные вкладки для настройки RDP подключения, кроме вкладки «Безопасность», которая доступна только в Windows Server 2008 R2, что весьма и весьма прискорбно, так как это была хорошая плюшка для тонкой настройки доступа по RDP.

На этом у меня все, с вами был Иван Семин, автор и создатель IT портала Pyatilistnik.org. Остались вопросы, пожелания или просто хотите поделиться опытом, то жду вас в комментариях.

Установим роли терминального сервера на Windows Server 2019 и лицензируем. Маленькая тонкость — сервер не в домене.

Подготовка Windows Server 2019

Для начала установим сам сервер. Всё необходимое вынесено в отдельную статью:

Установка Windows Server 2019 на виртуальную машину VMware

Не забываем про настройку:

Первоначальная настройка Windows Server 2019

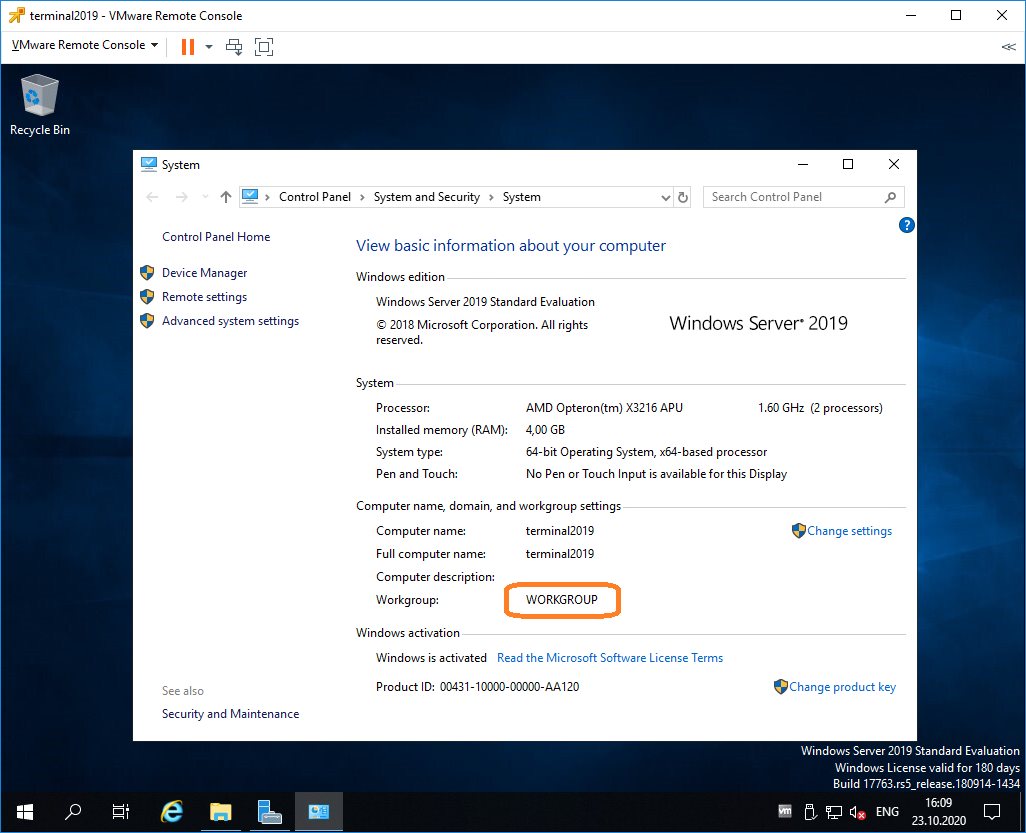

Итак, операционная система установлена и настроена. Сервер в рабочей группе WORKGROUP.

Установка роли терминального сервера

Нам понадобится установить две роли, можно выполнить установку одновременно, я предлагаю инструкцию с минимальным количеством перезагрузок.

Роль Remote Desktop Licensing

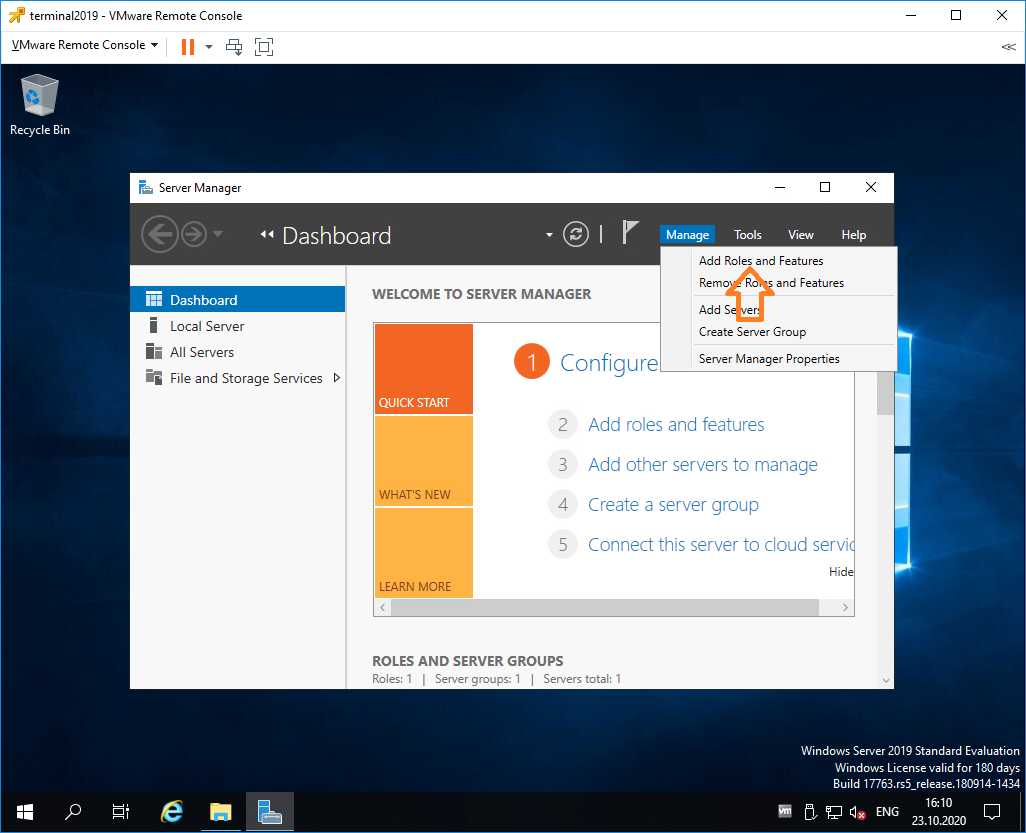

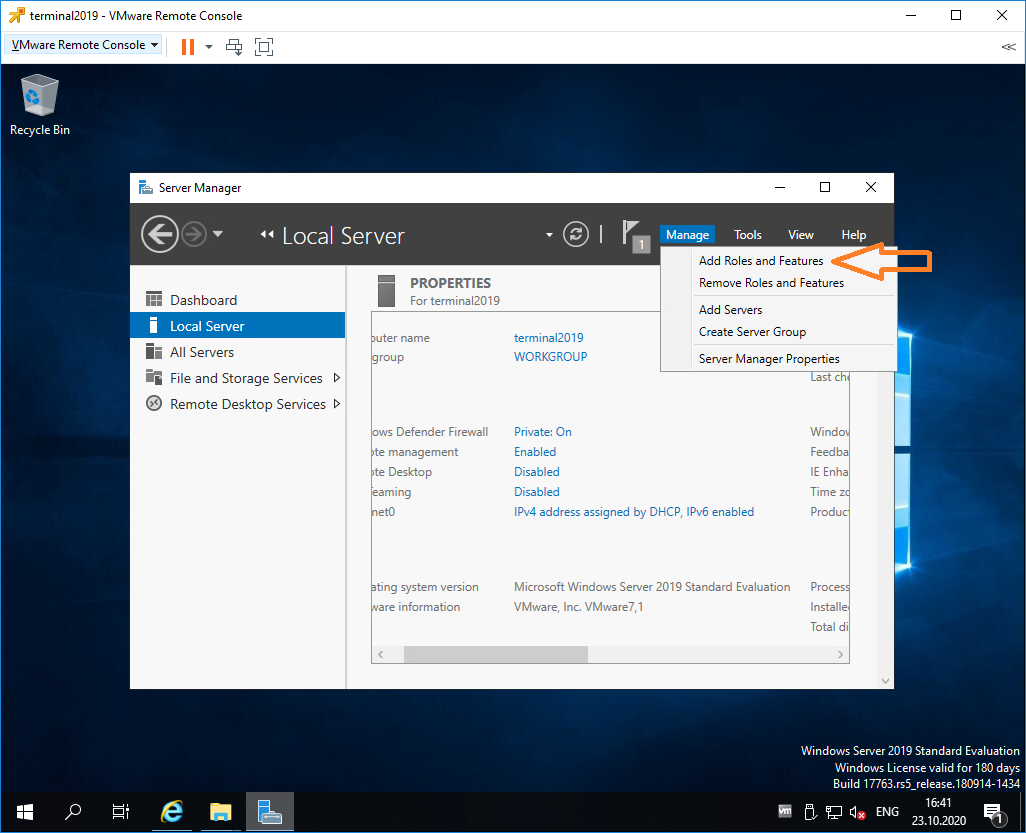

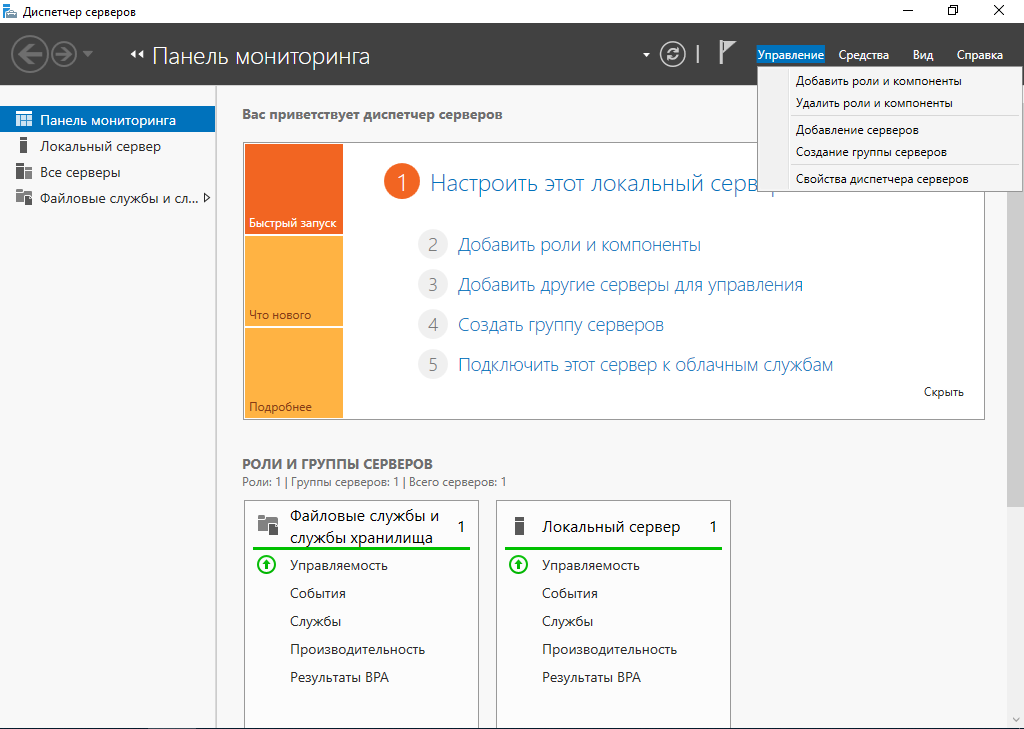

Входим в Server Manager. Справа вверху выбираем Manage > Add Roles and Features.

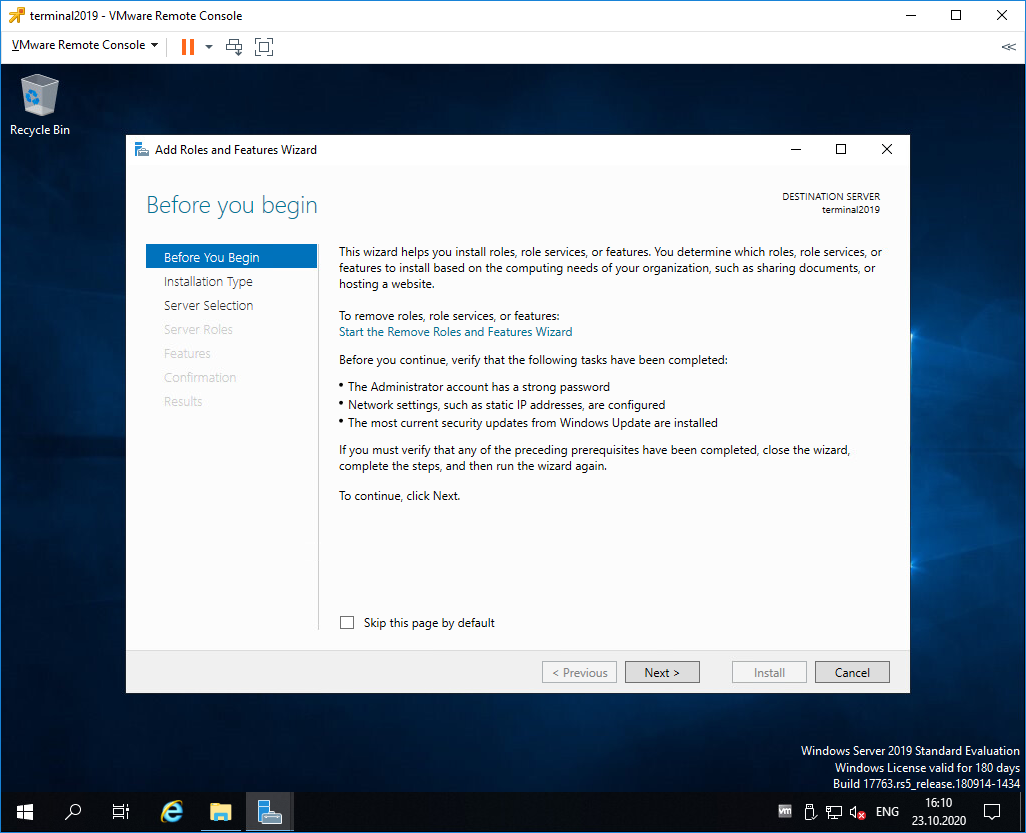

Попадаем в раздел Before You Begin.

Это начальная страница, пропускаем. Next.

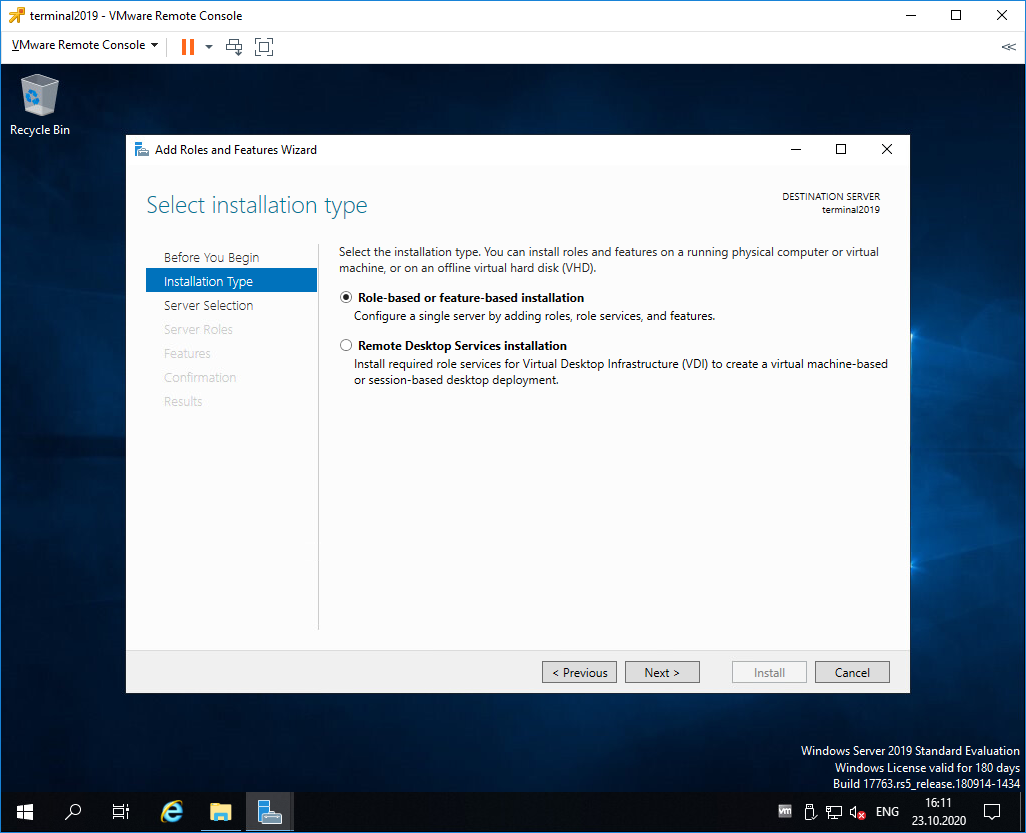

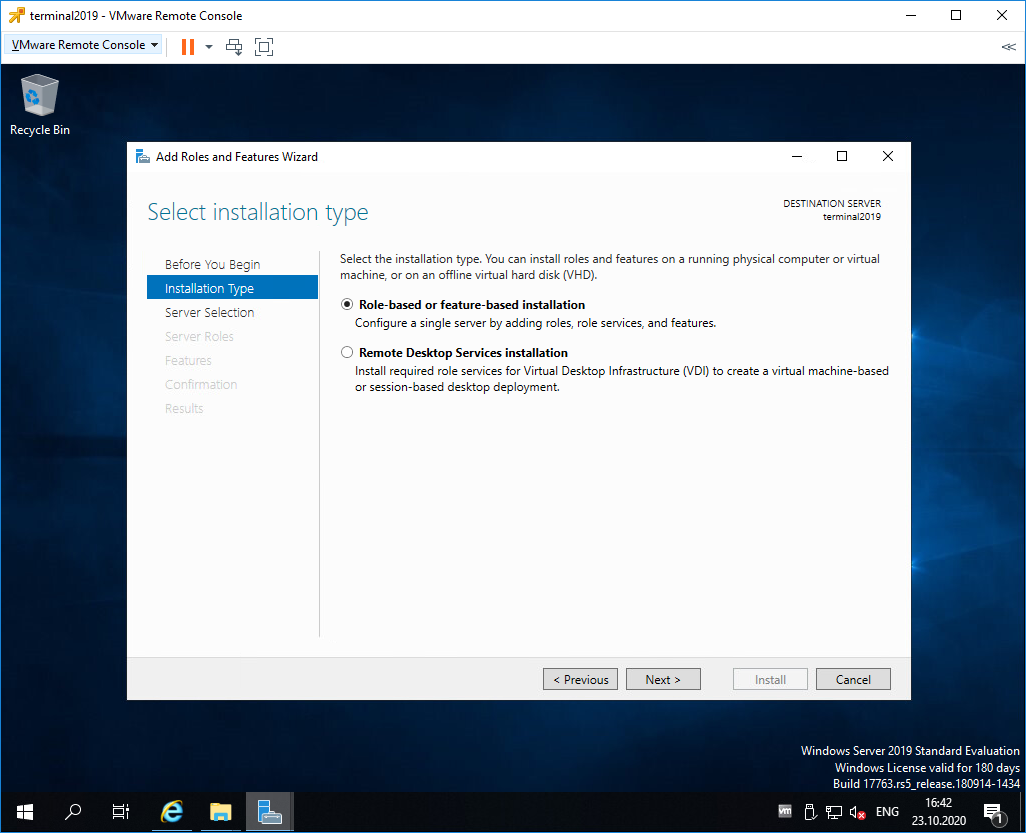

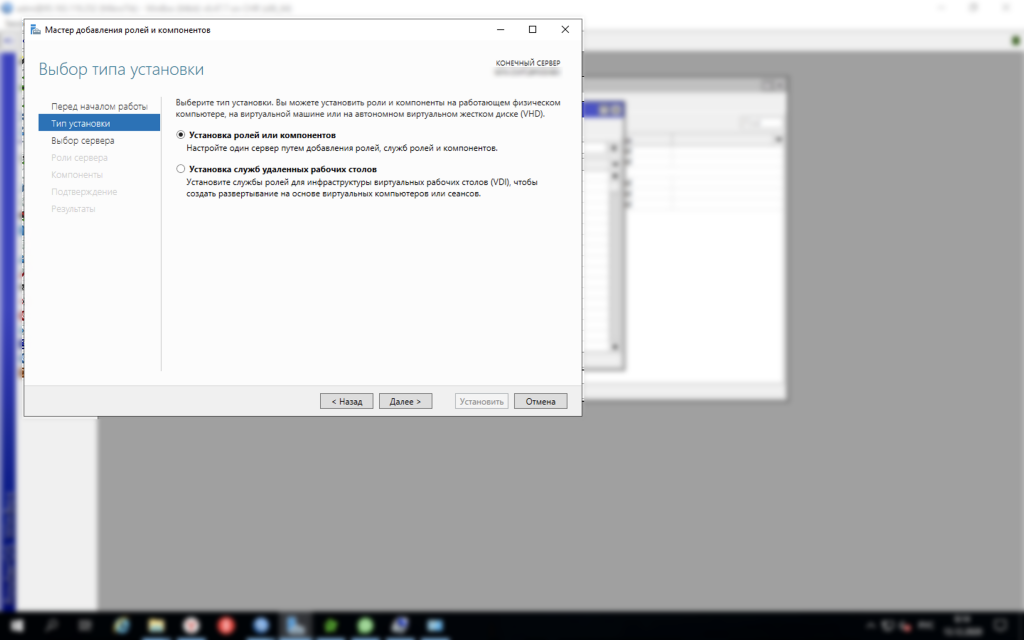

Попадаем в раздел Installation Type. Для установки сервиса удаленных рабочих столов предусмотрен специальный мастер Remote Desktop Services installation, но нам не удастся его использовать, поскольку сервер не в домене. Выбираем Role-based or feature-based installation. Next.

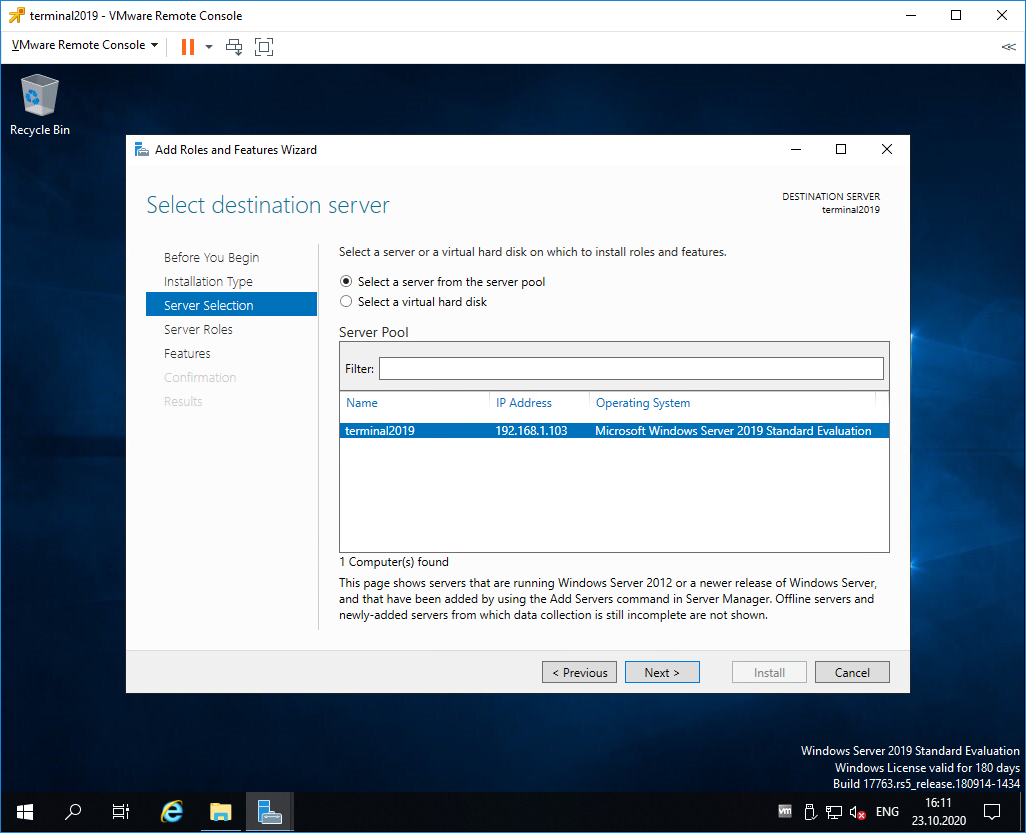

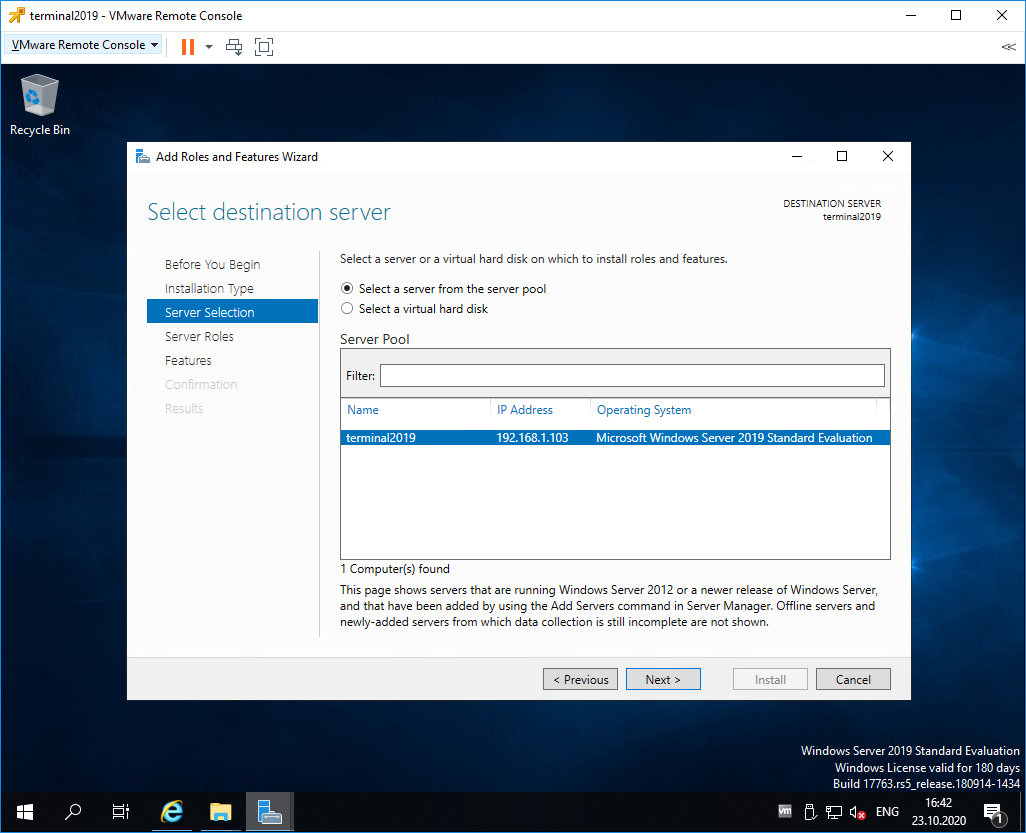

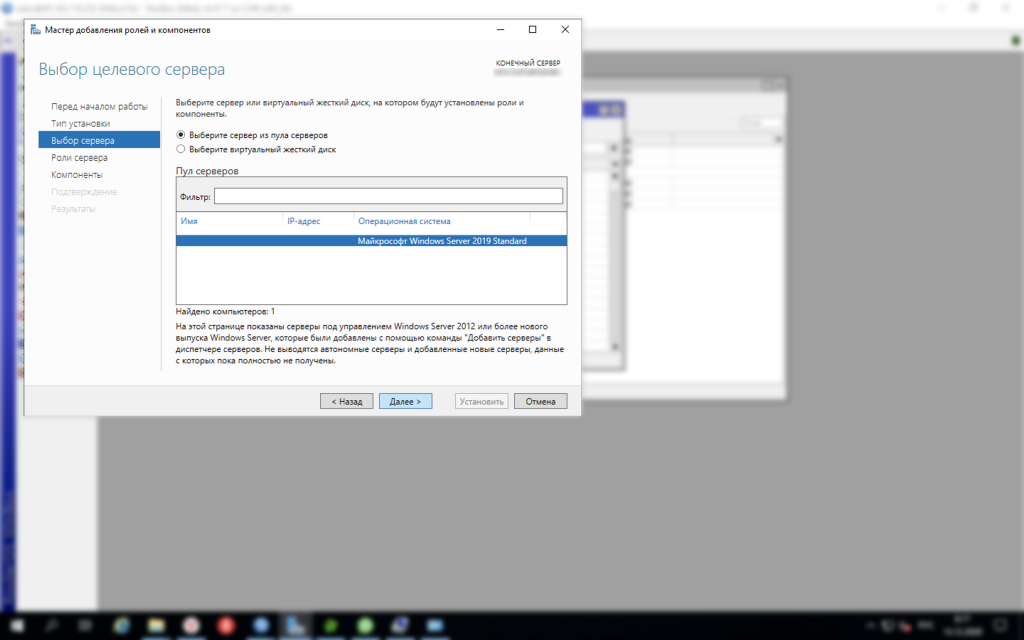

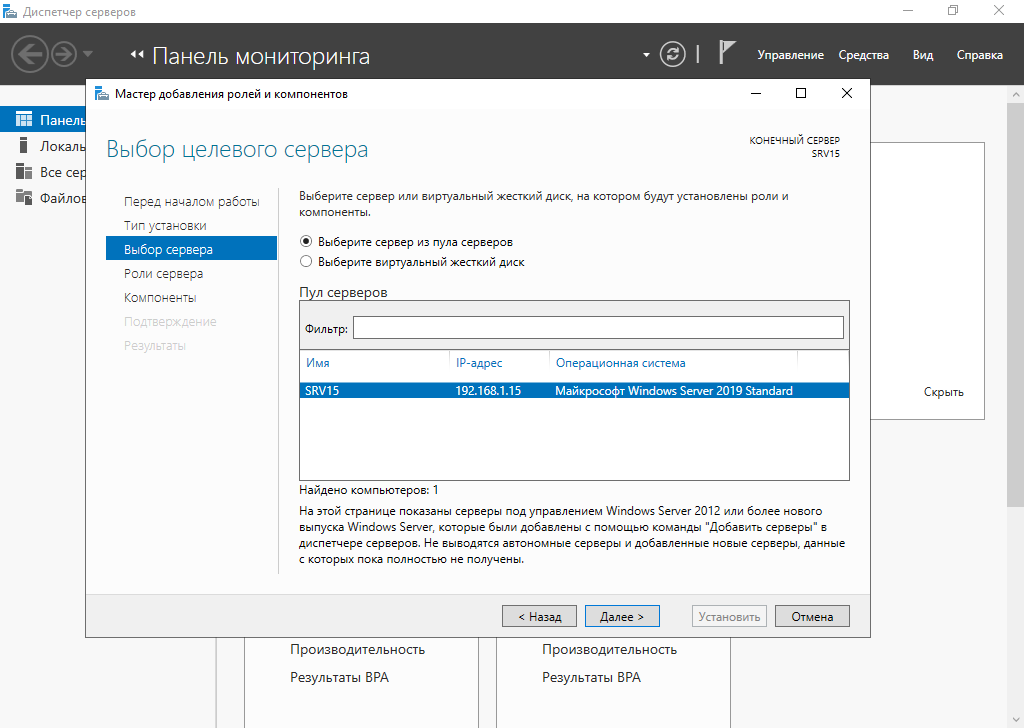

Попадаем в раздел Server Selection. Выбираем текущий сервер. Next.

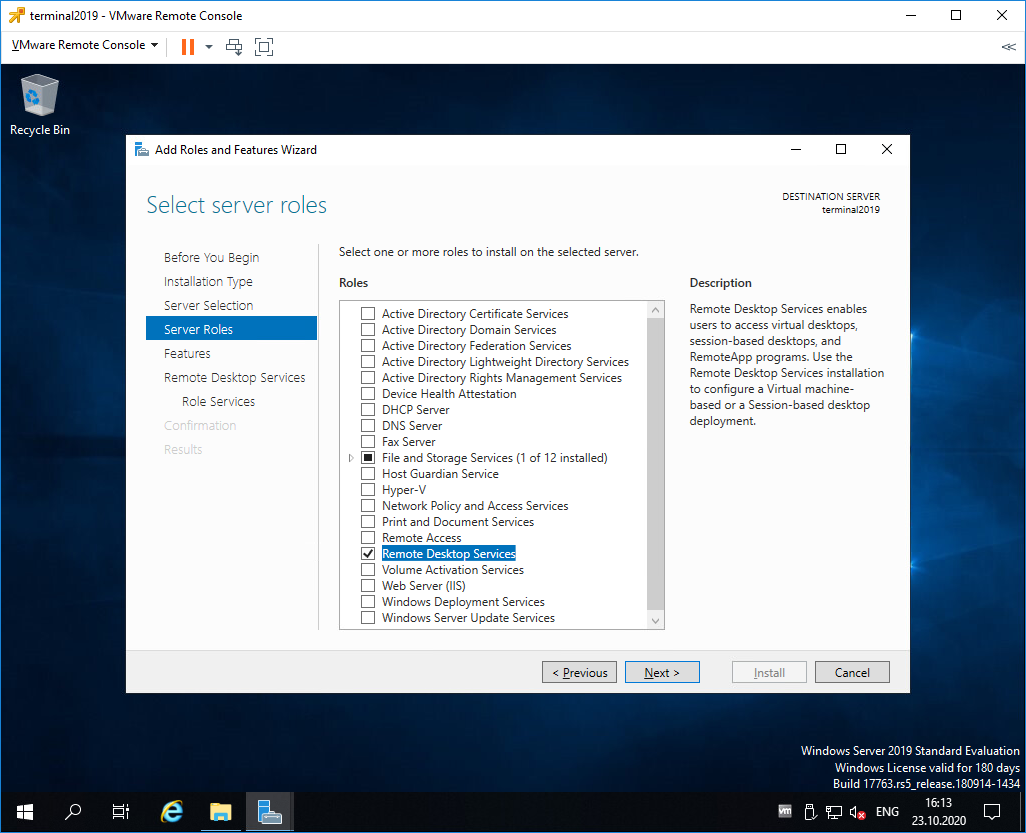

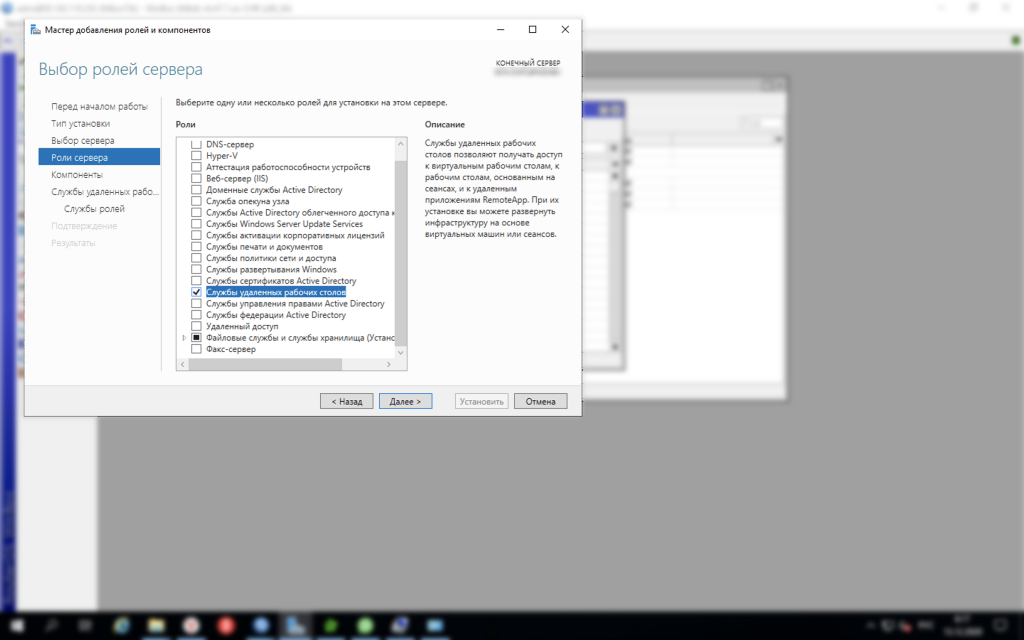

Попадаем в раздел Server Roles. Выделяем галкой роль Remote Desktop Services. Next.

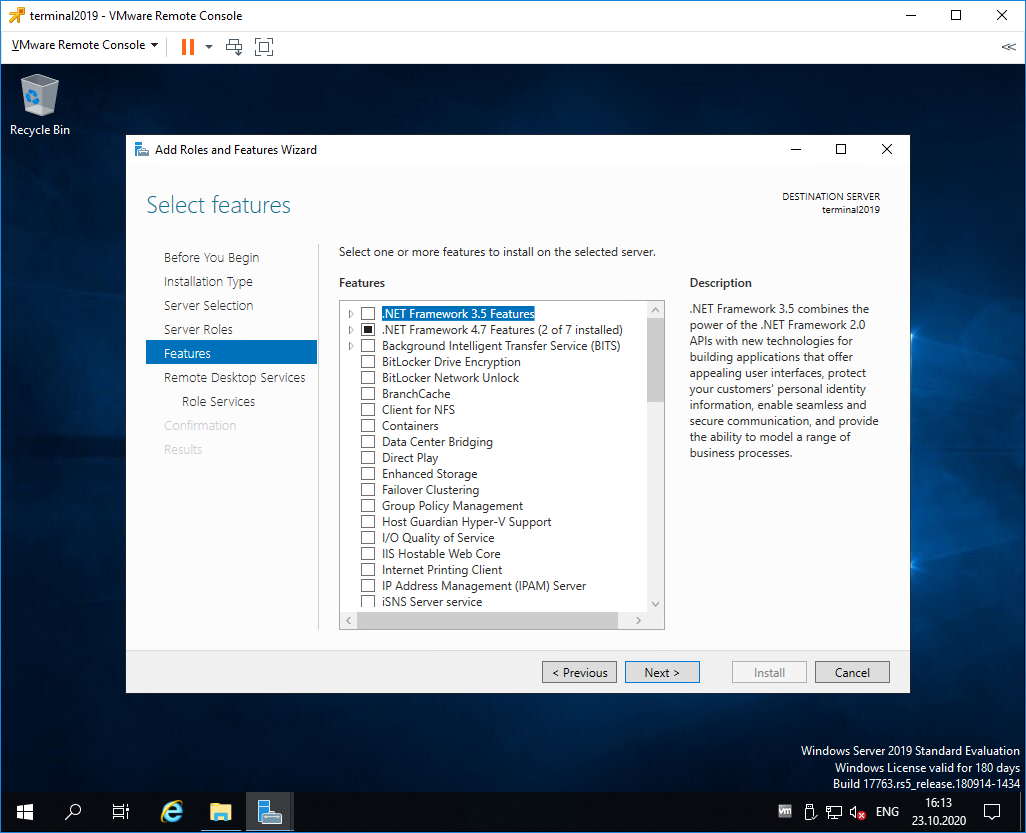

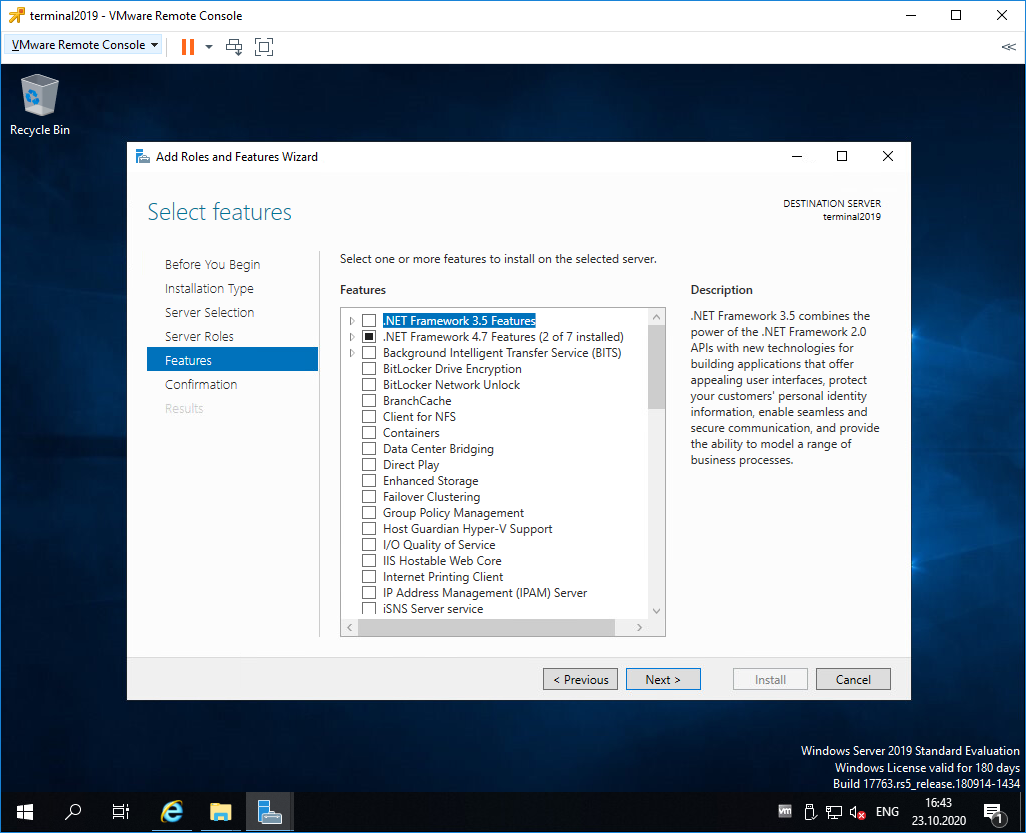

Попадаем в раздел Features. Здесь ничего дополнительно не выбираем. Next.

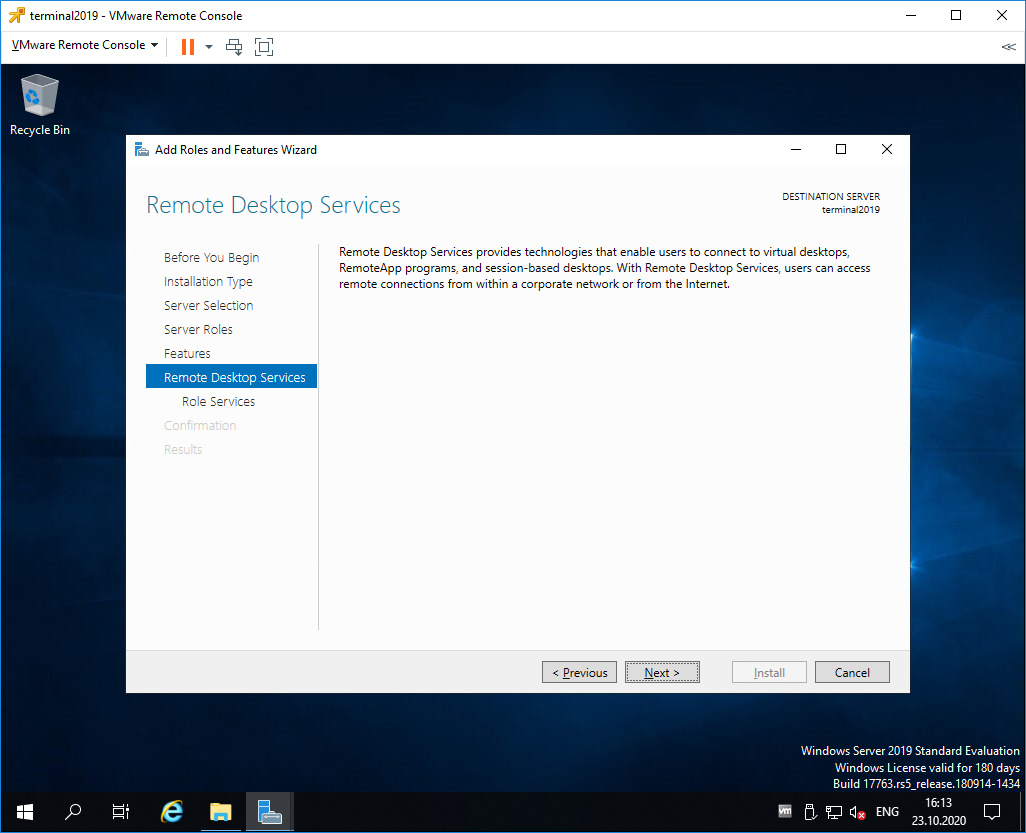

Попадаем в раздел Remote Desktop Services. Ненужное нам окошко. Next.

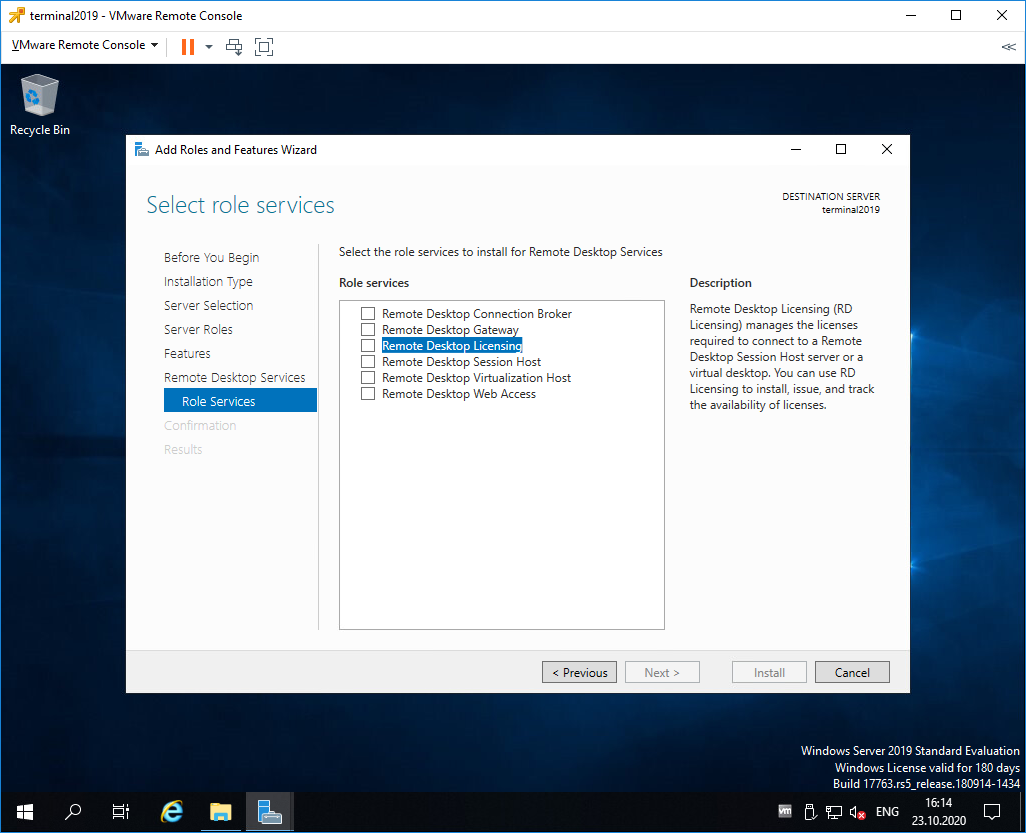

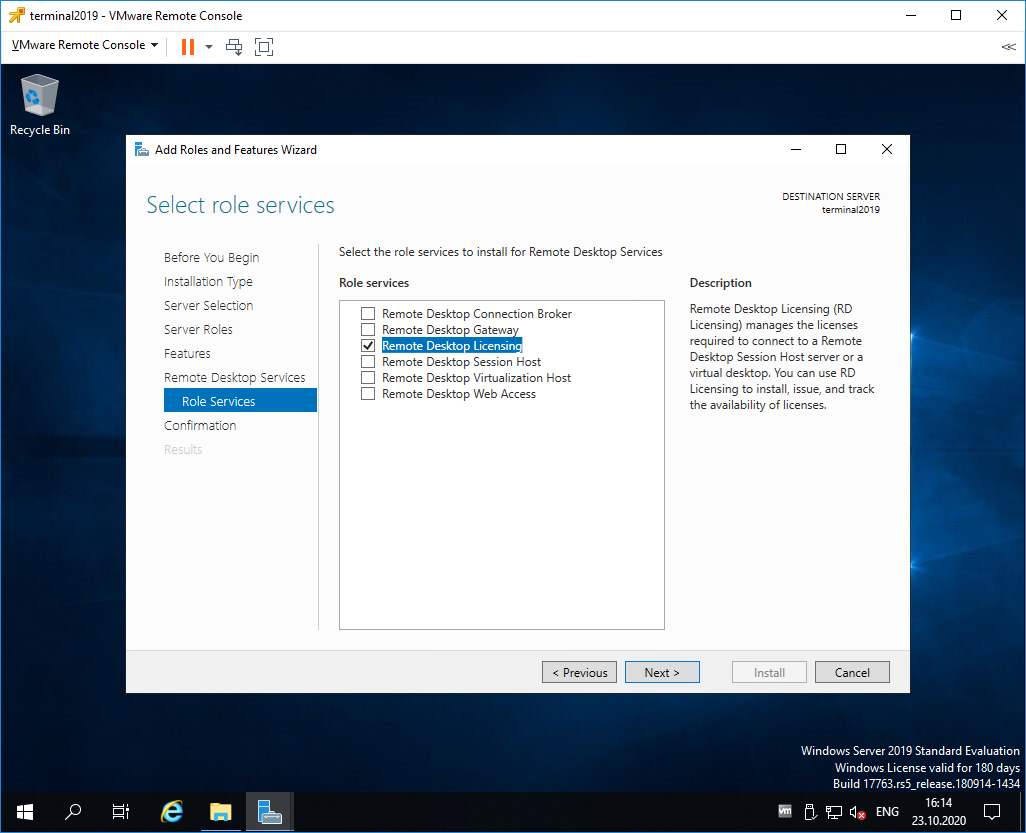

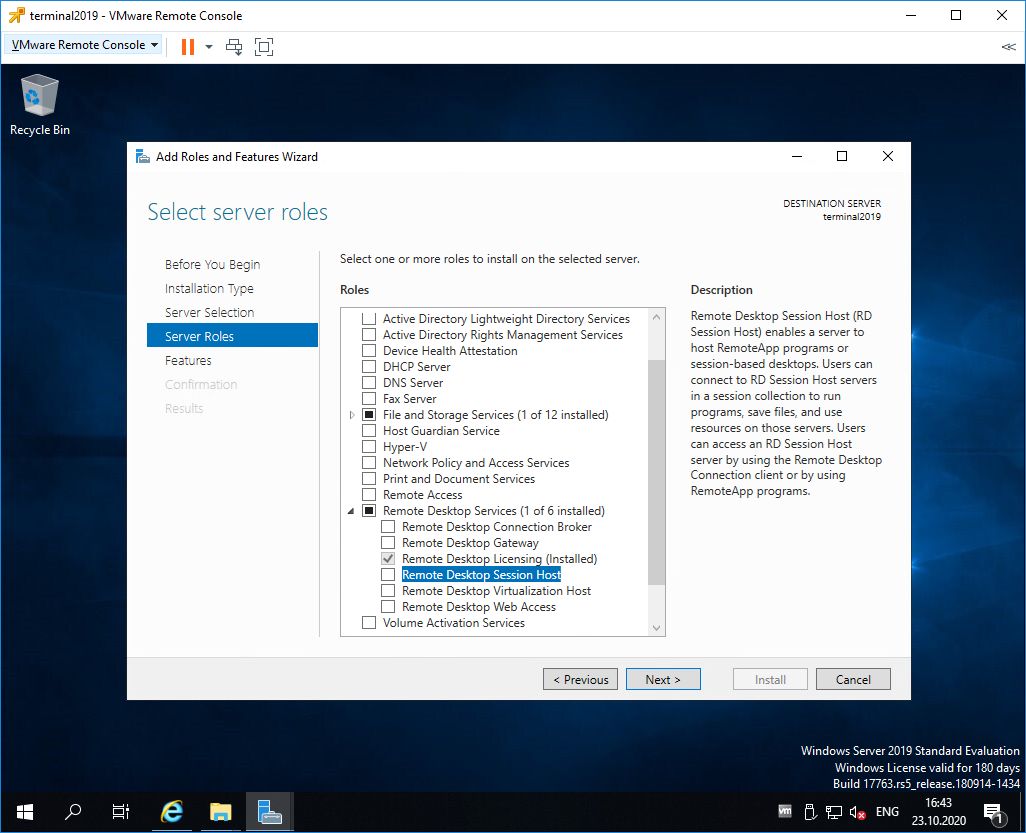

Попадаем в раздел Role Services. Первая роль, которую нам нужно установить, это Remote Desktop Licensing. Выделяем галкой.

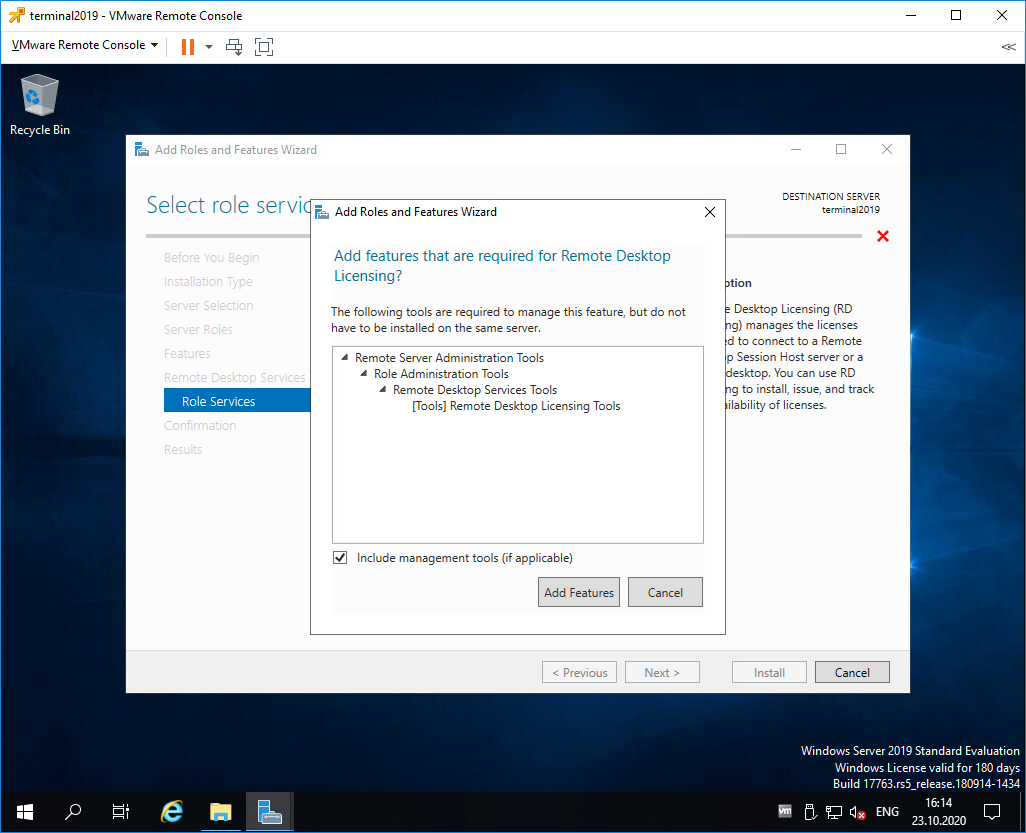

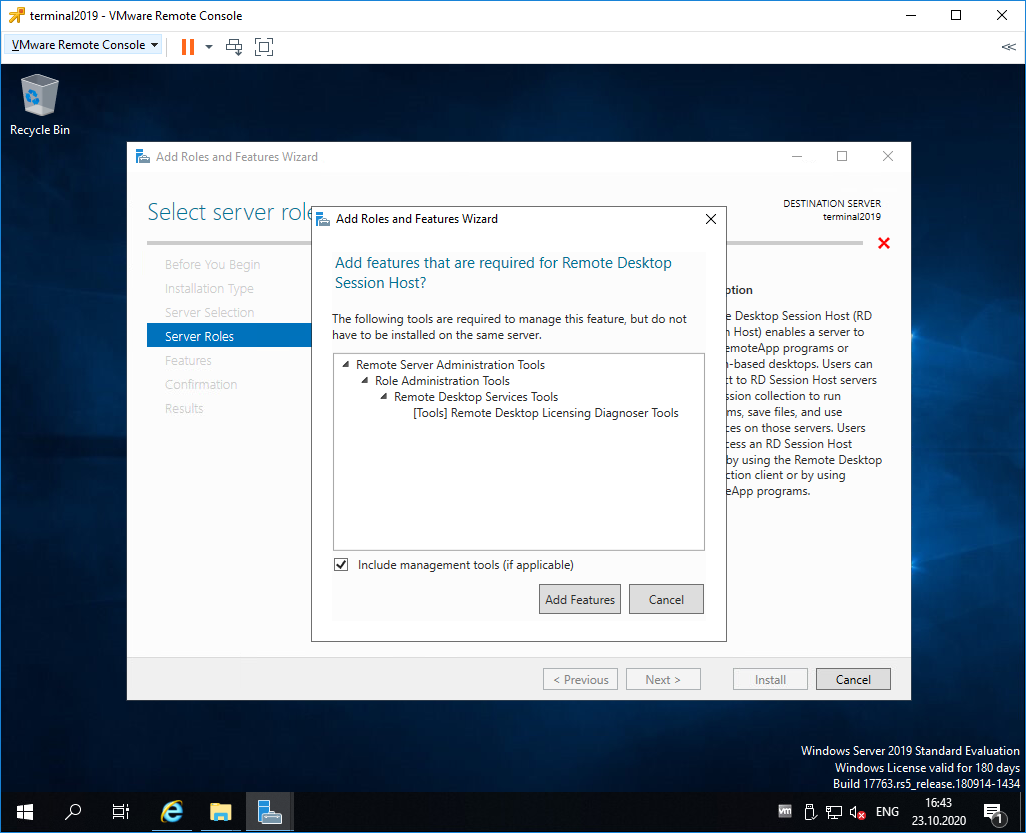

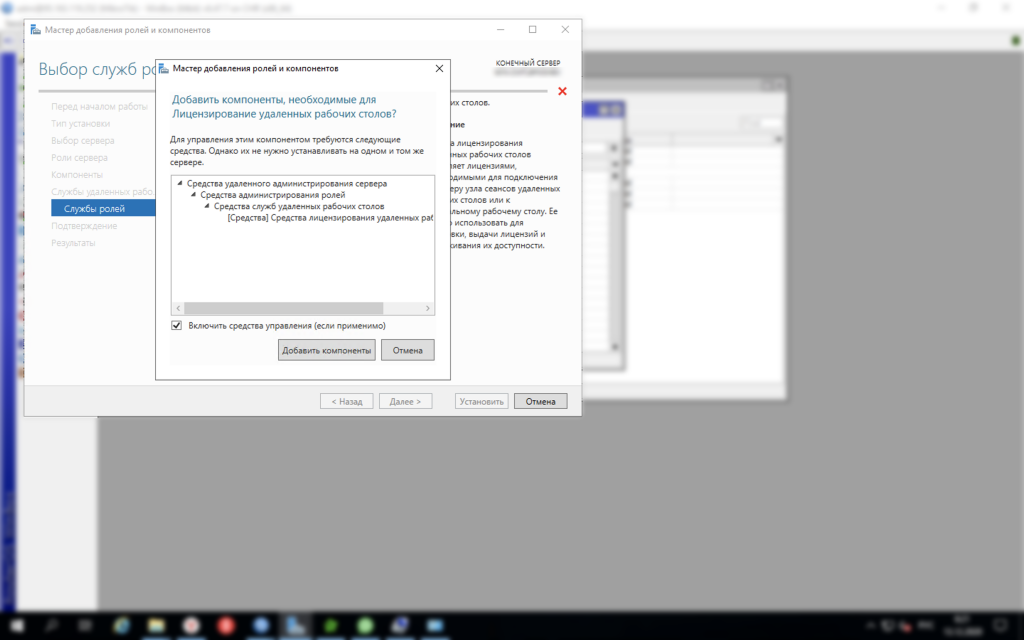

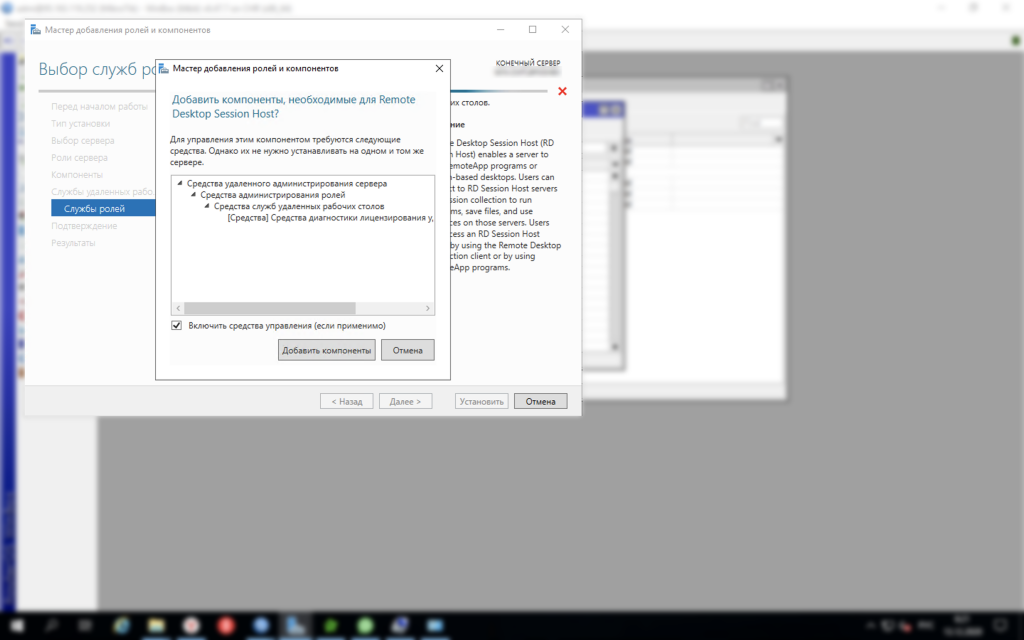

Нам предлагают установить дополнительные фичи, которые требуются для данной роли. Соглашаемся, Add Features.

Remote Desktop Licensing выделено галкой, Next.

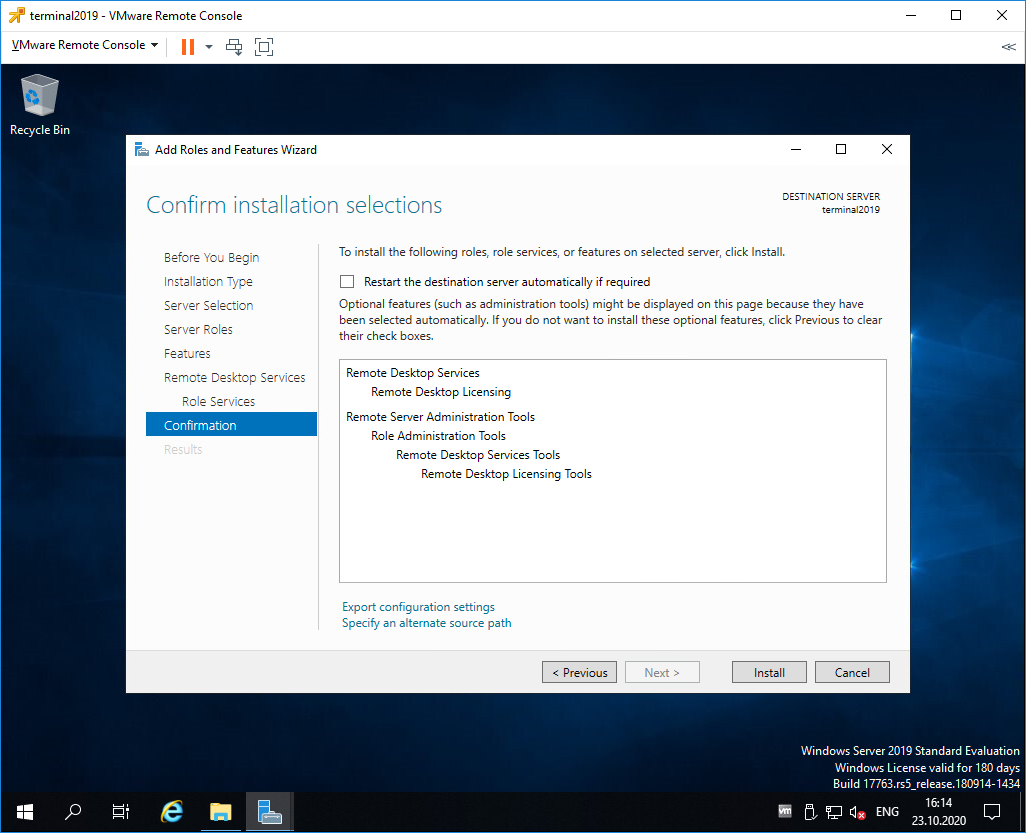

Попадаем в раздел Confirmation. Install.

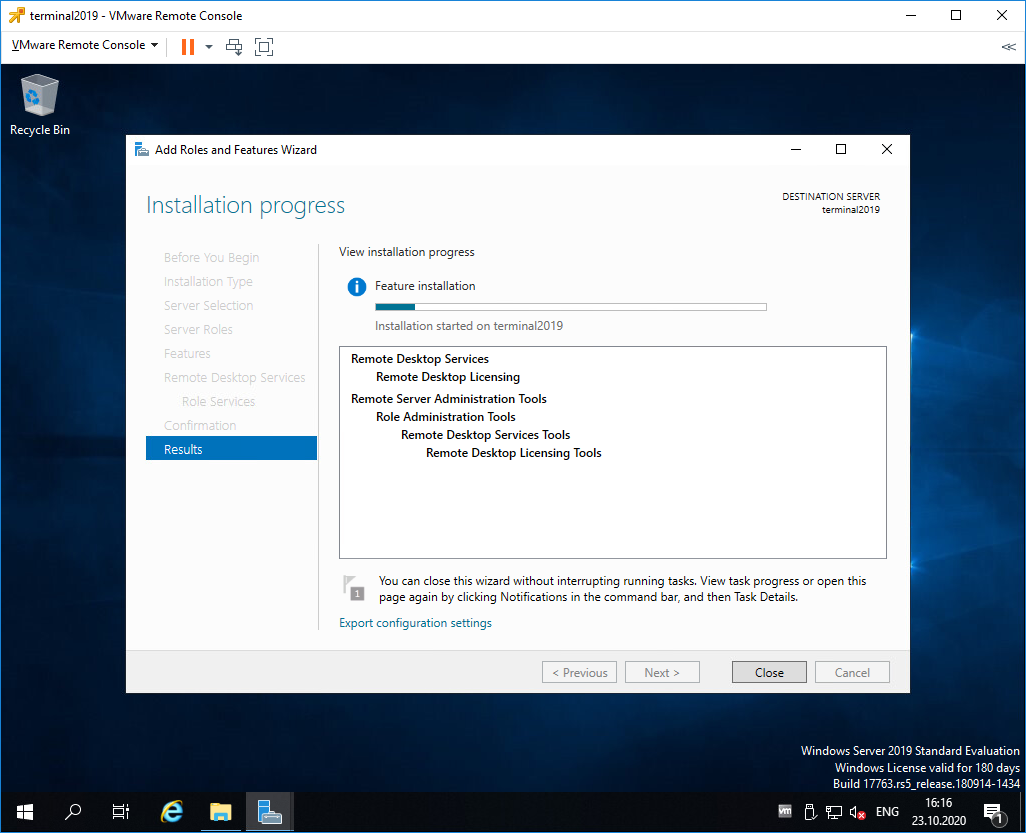

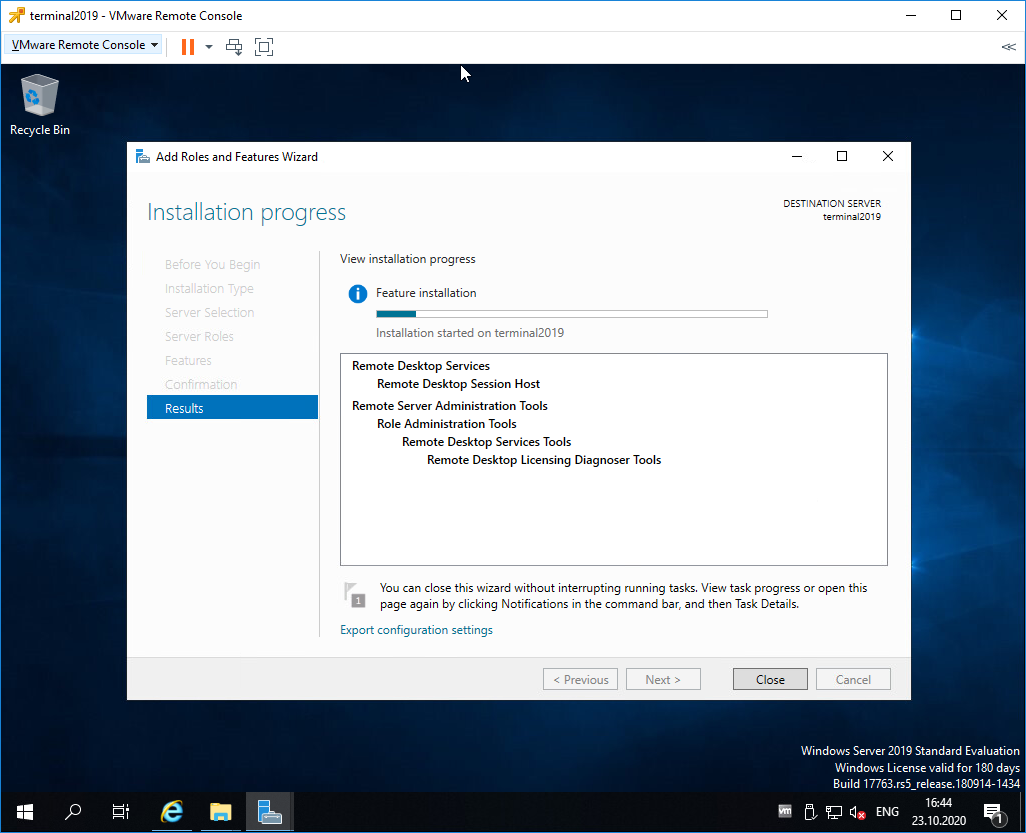

Начинается установка роли.

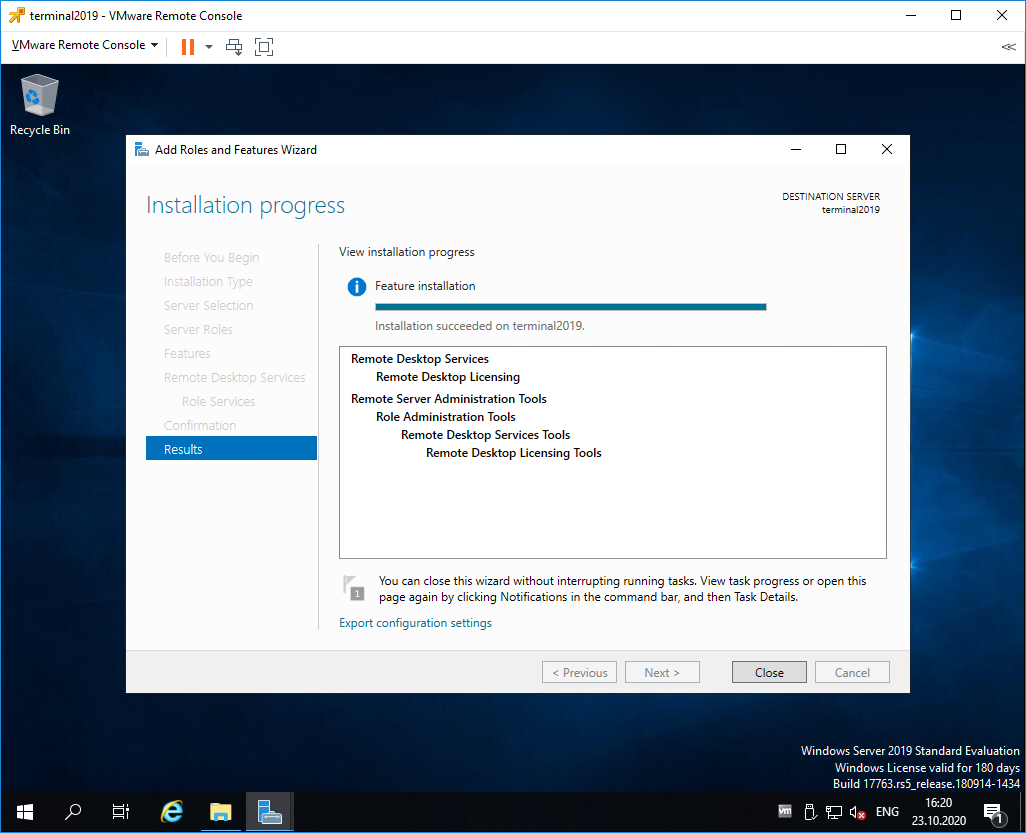

Роль Remote Desktop Licensing успешно установлена. Примечательно, что перезагрузка не требуется.

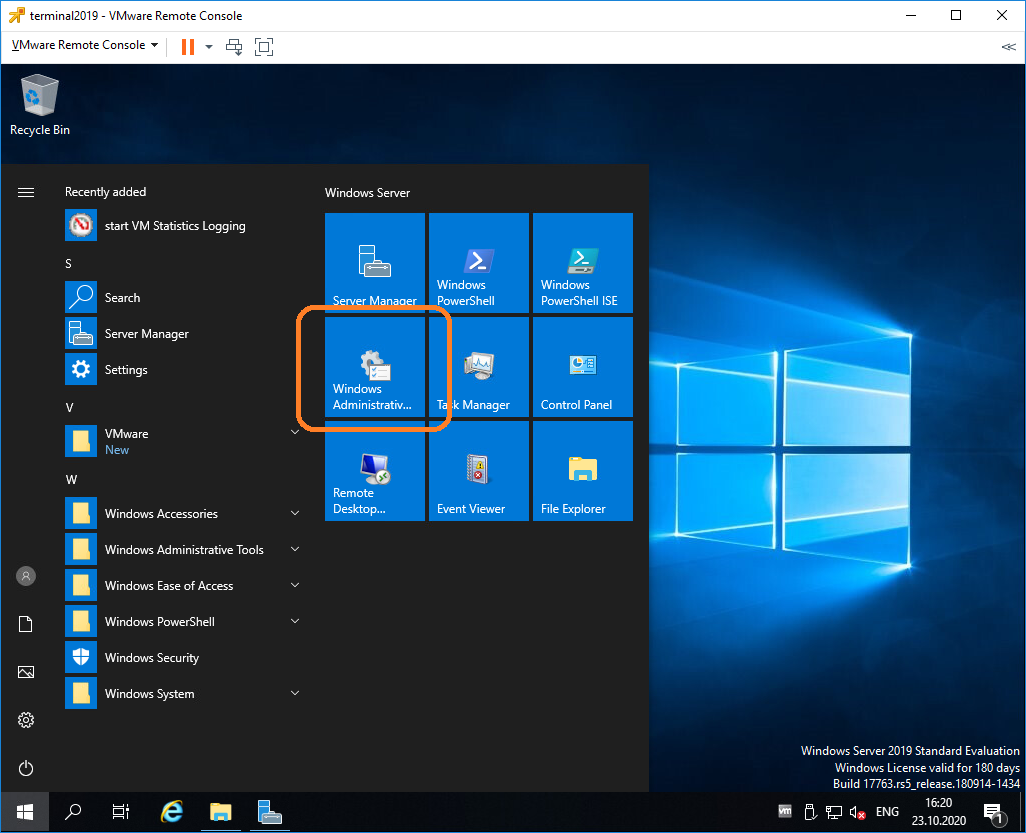

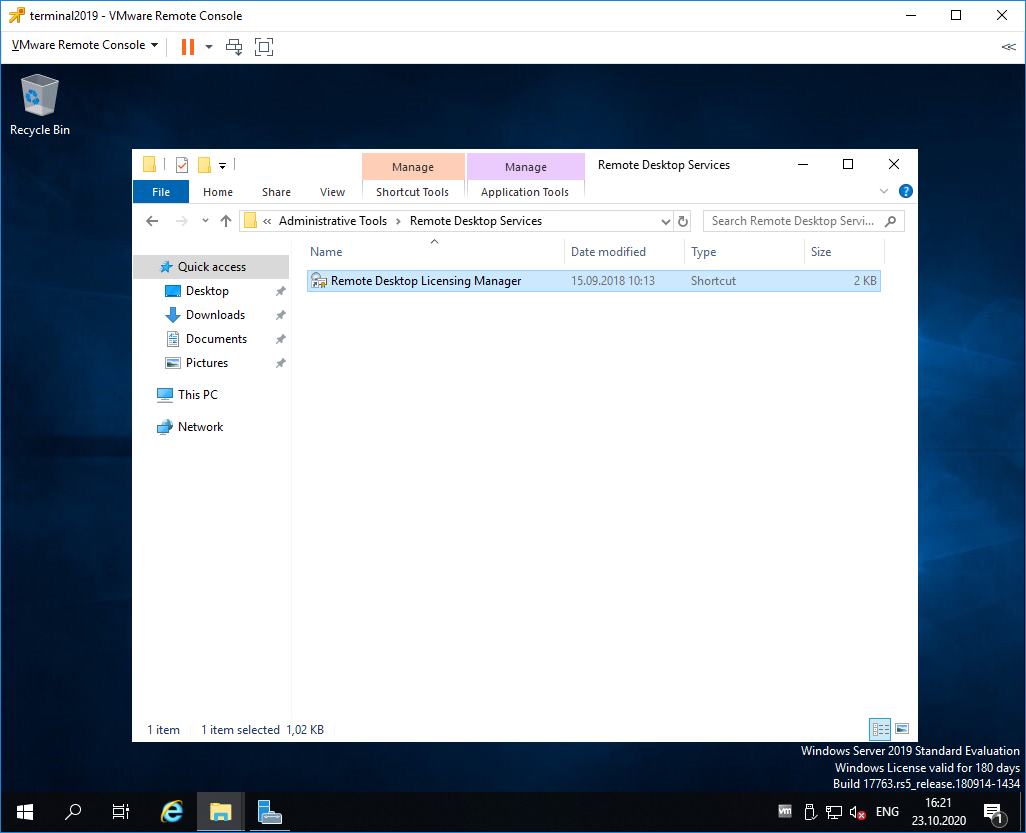

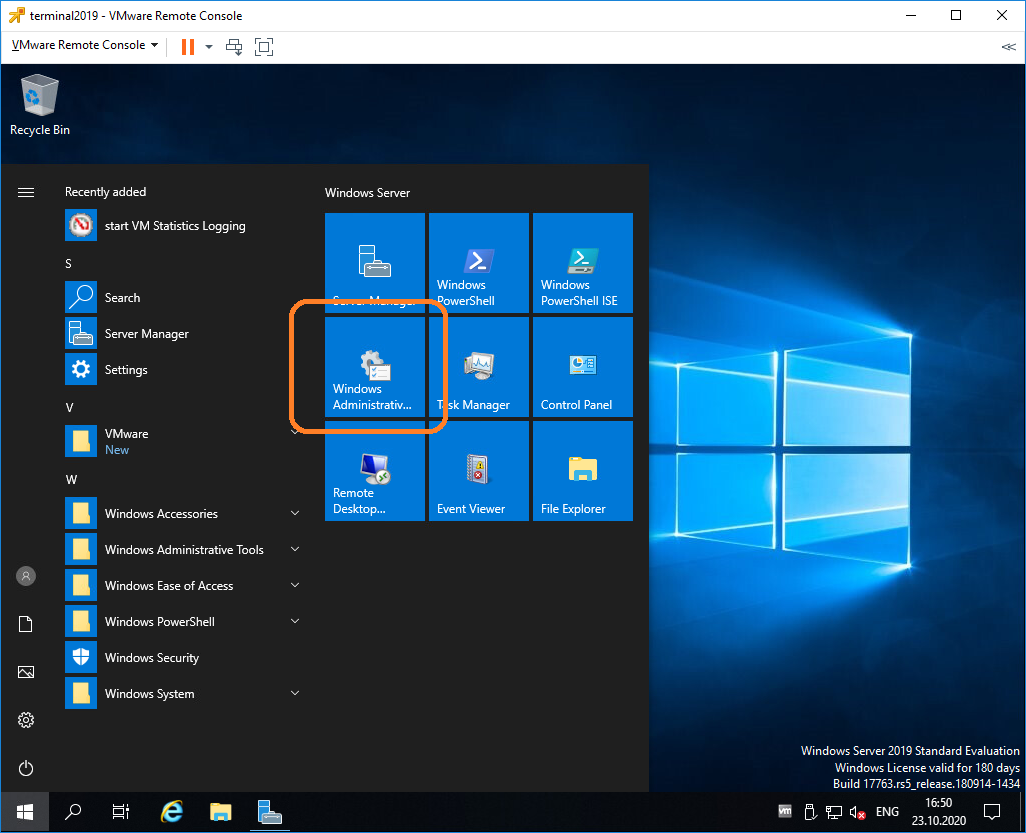

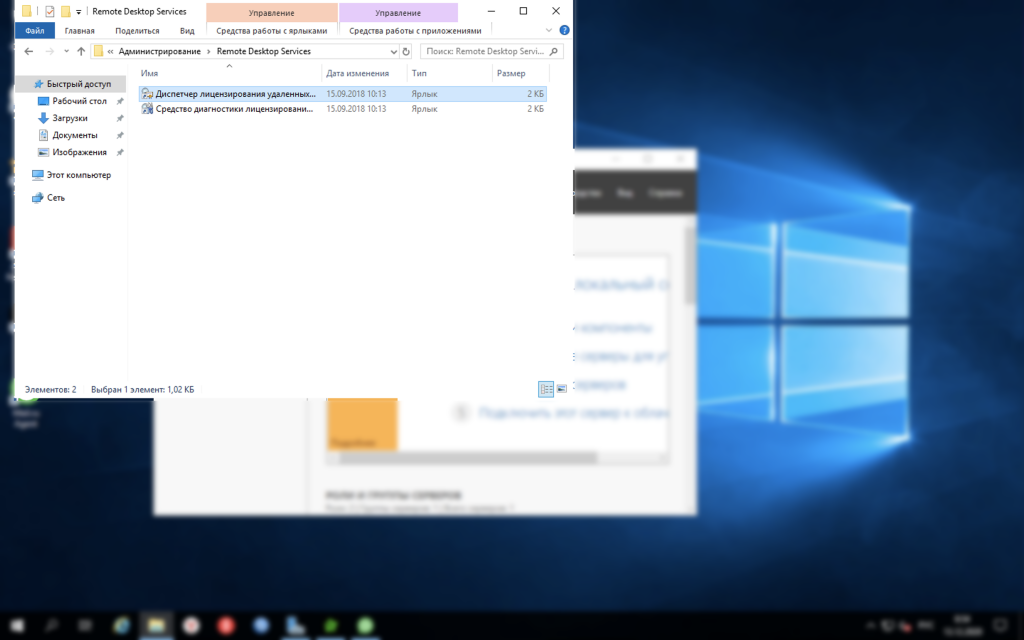

Открываем Windows Administrative Tools.

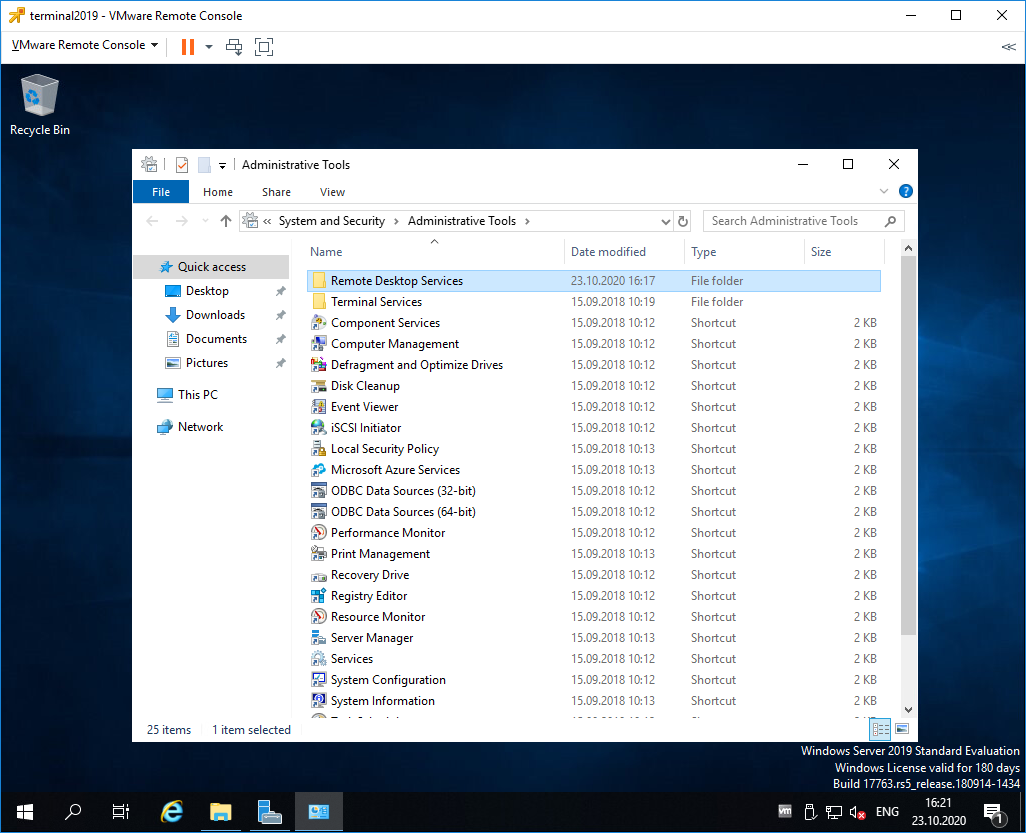

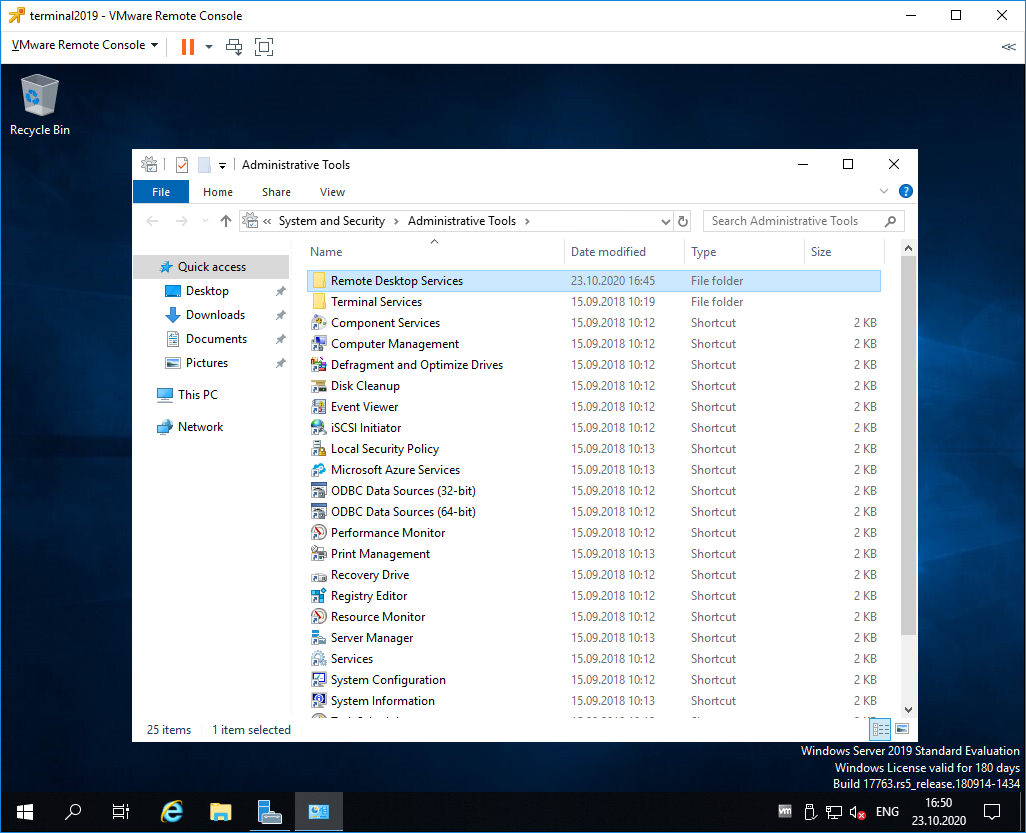

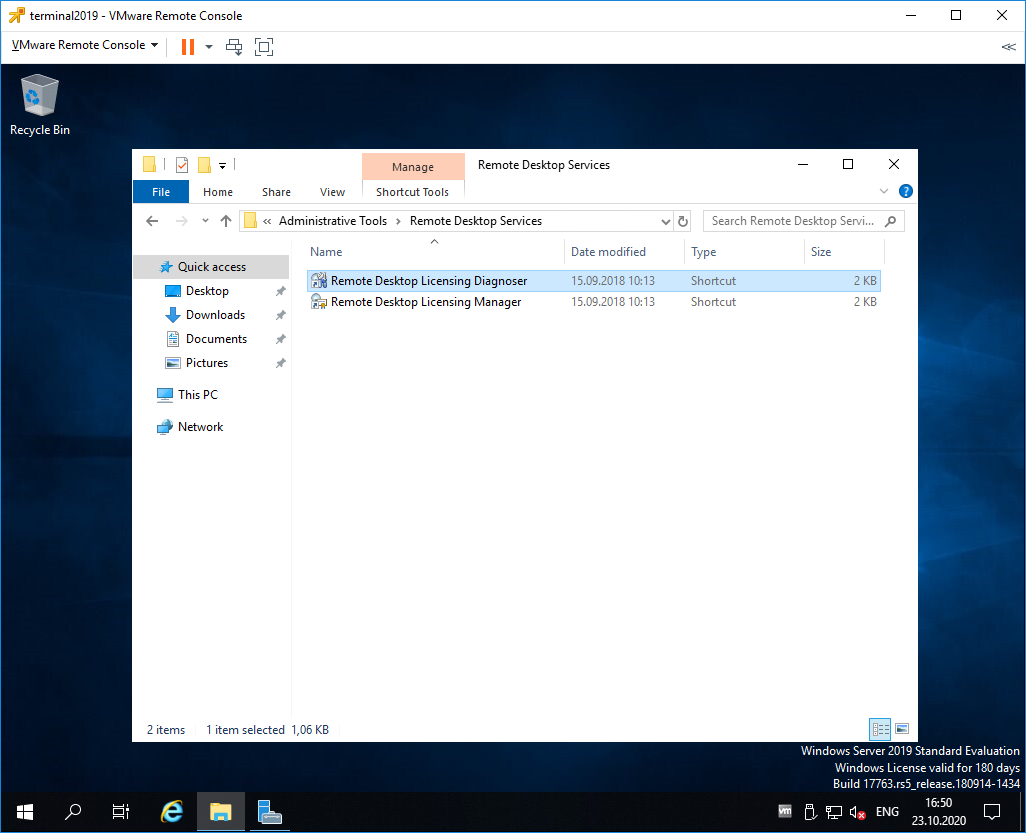

Переходим в папку Remote Desktop Services.

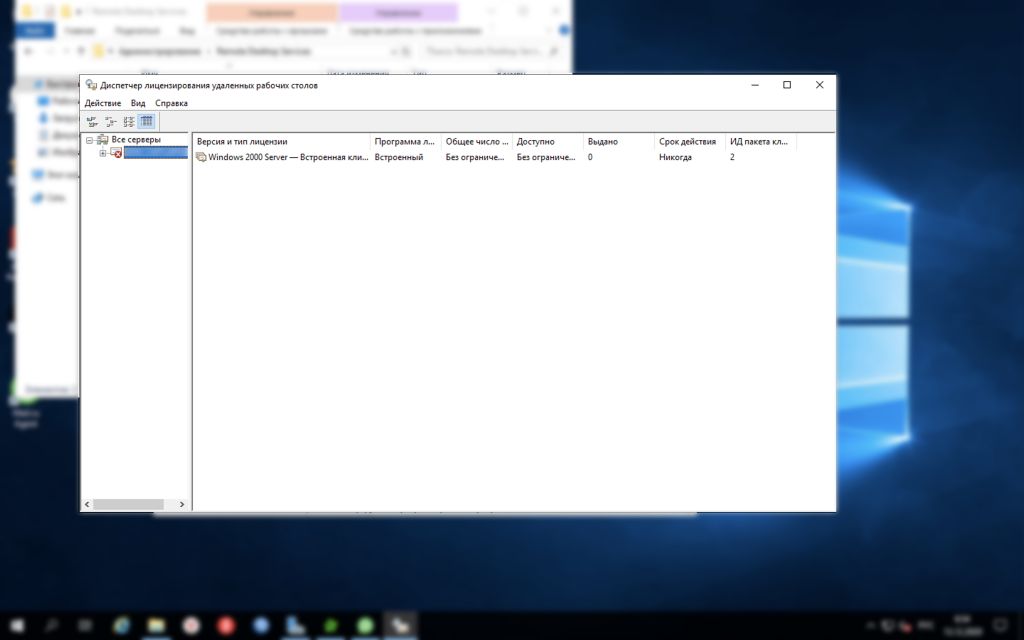

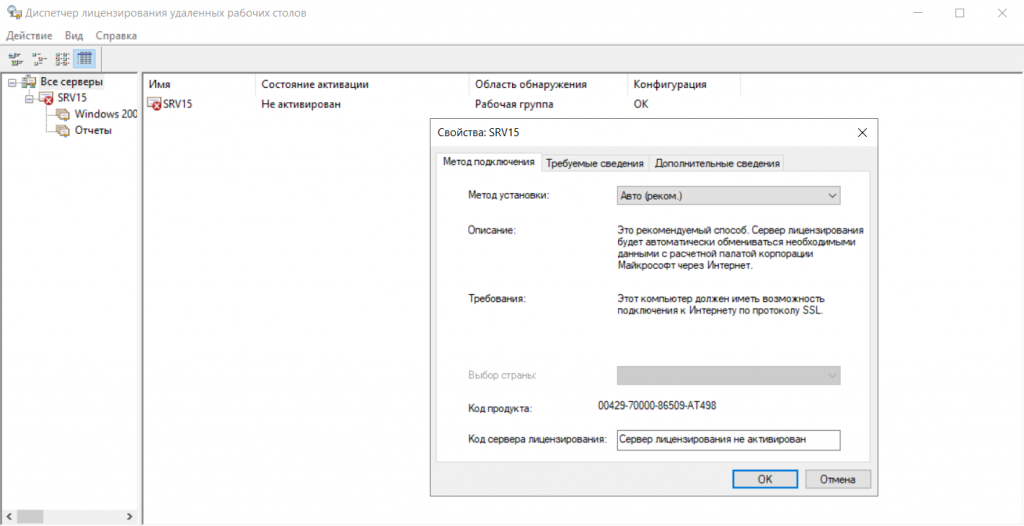

Запускаем оснастку Remote Desktop Licensing Manager.

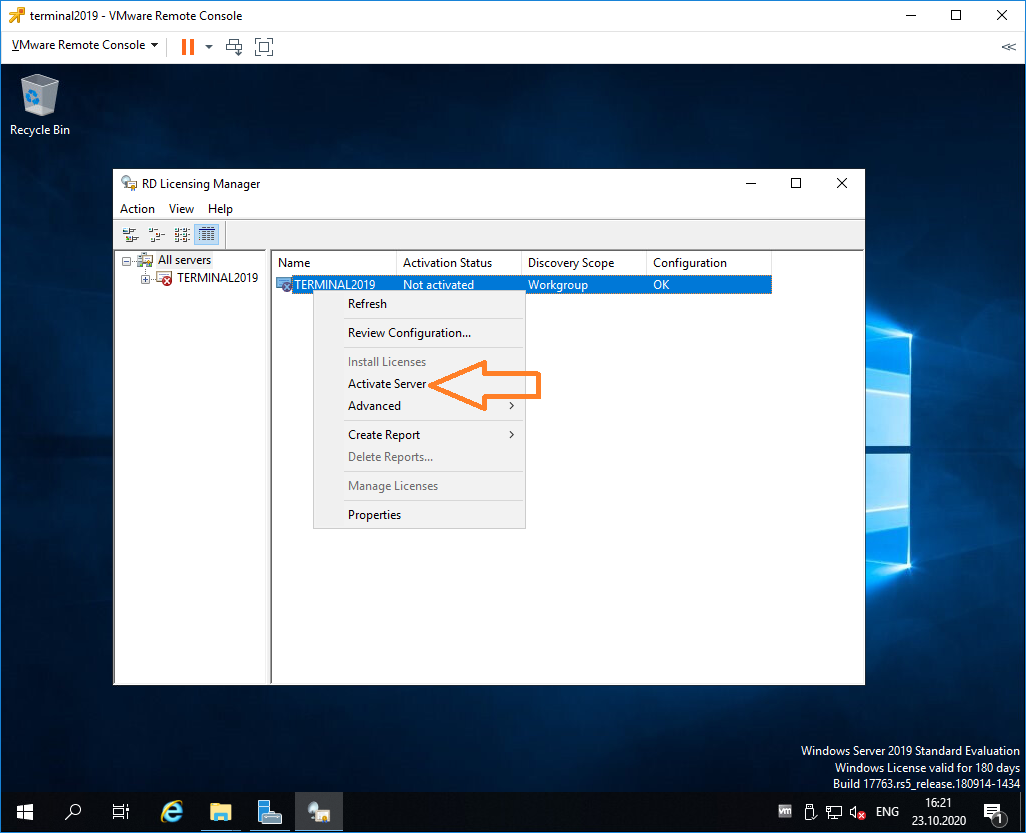

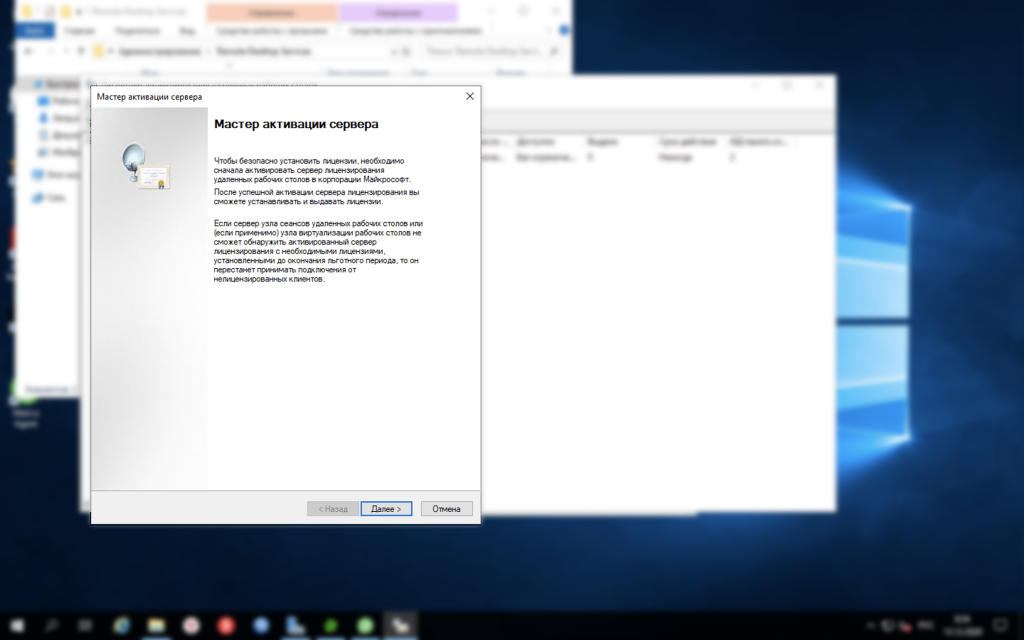

Выбираем наш сервер, правой кнопкой — активировать.

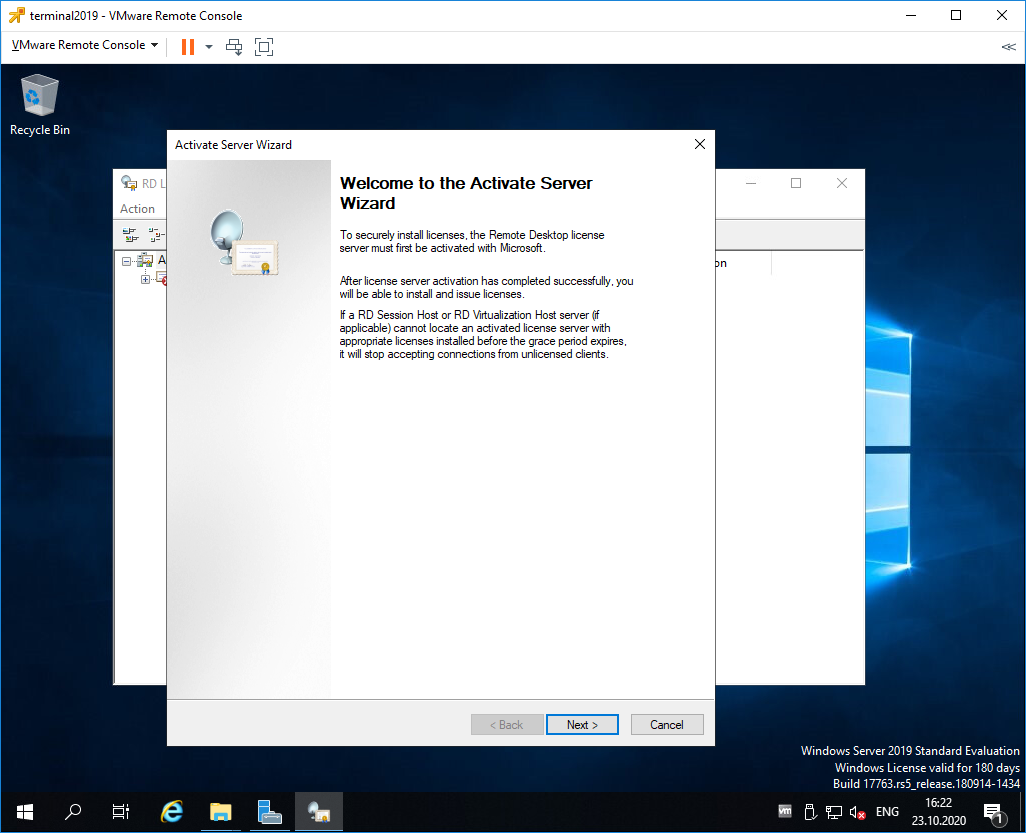

Открывается окно активации. Next.

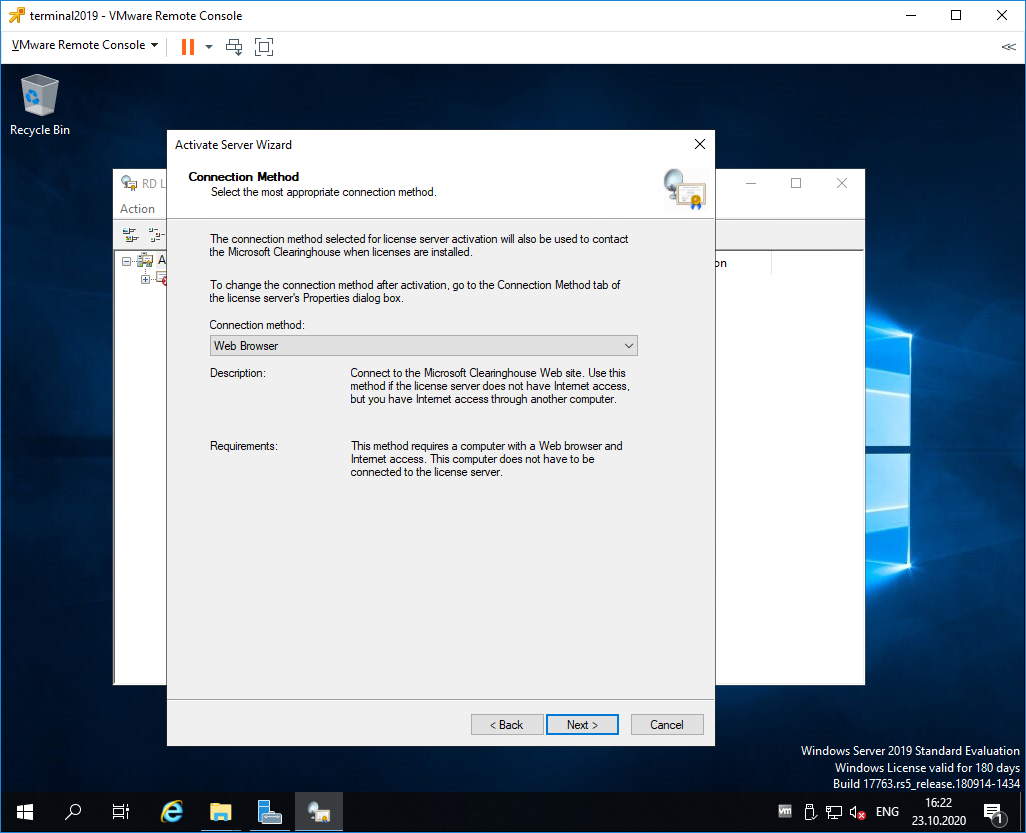

Выбираем метод соединения Web Browser. Next.

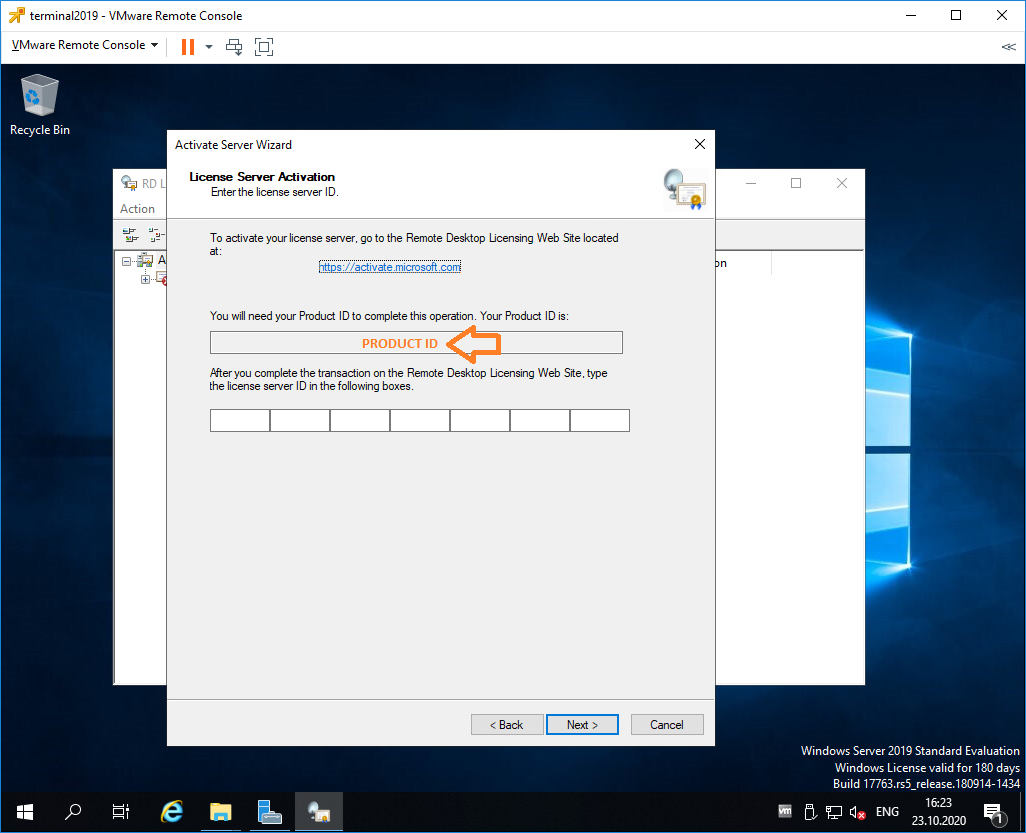

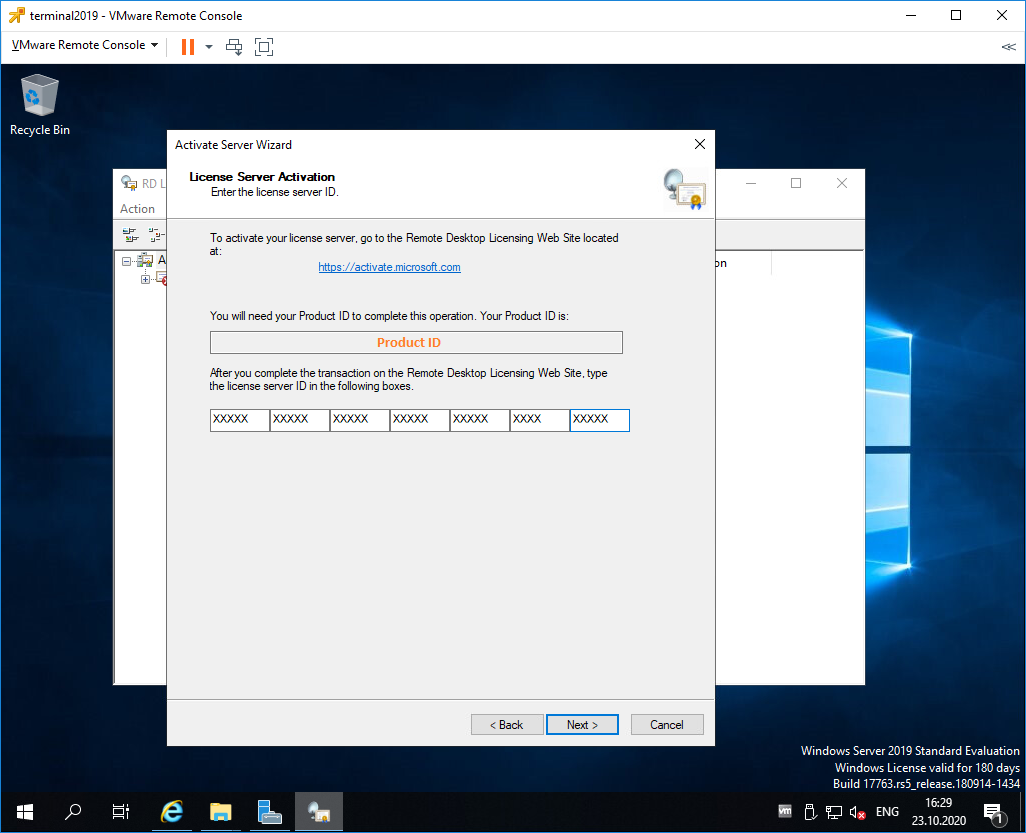

Получаем код продукта который нам понадобится для активации (Product ID). Копируем.

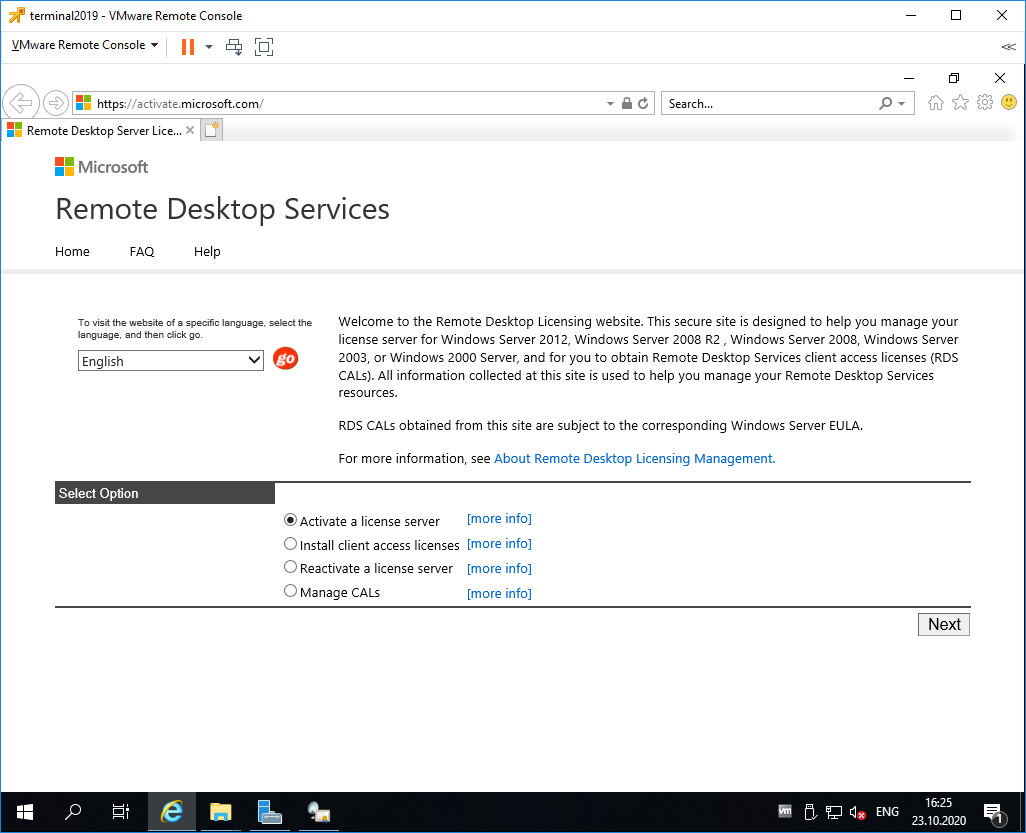

В браузере открываем сайт https://activate.microsoft.com/

Выбираем «Activate a license server». Next.

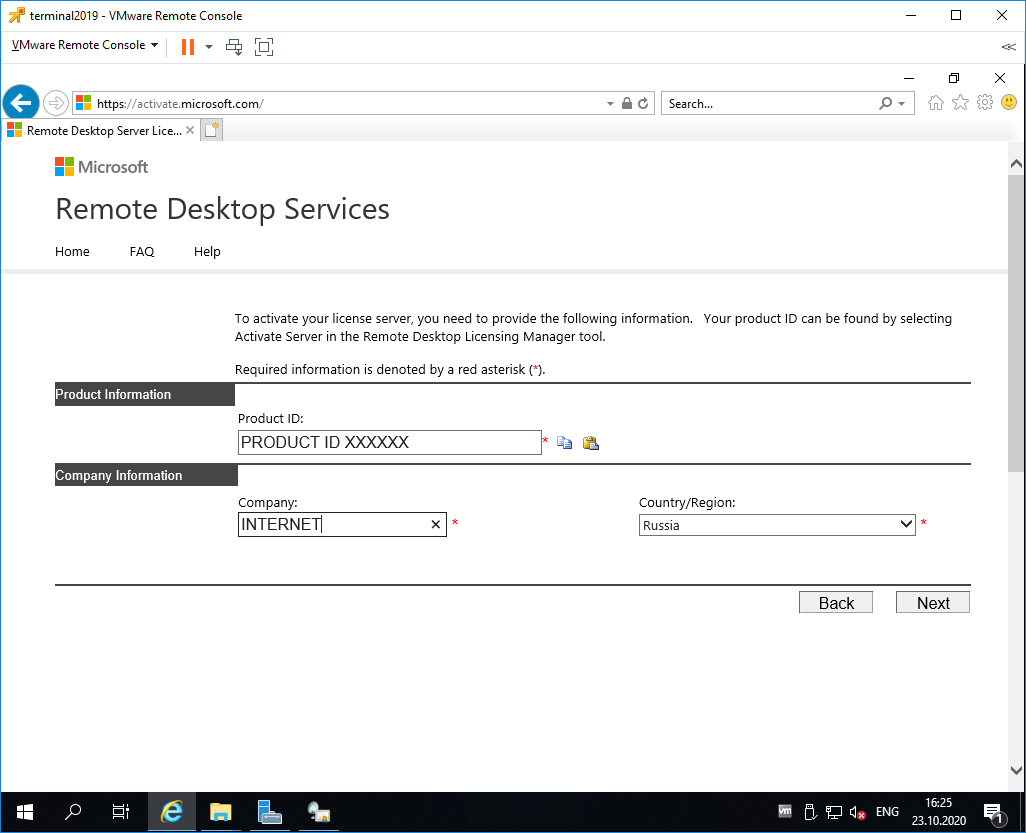

Вводим Product ID полученный ранее, организацию и любую страну или регион. Next. Next.

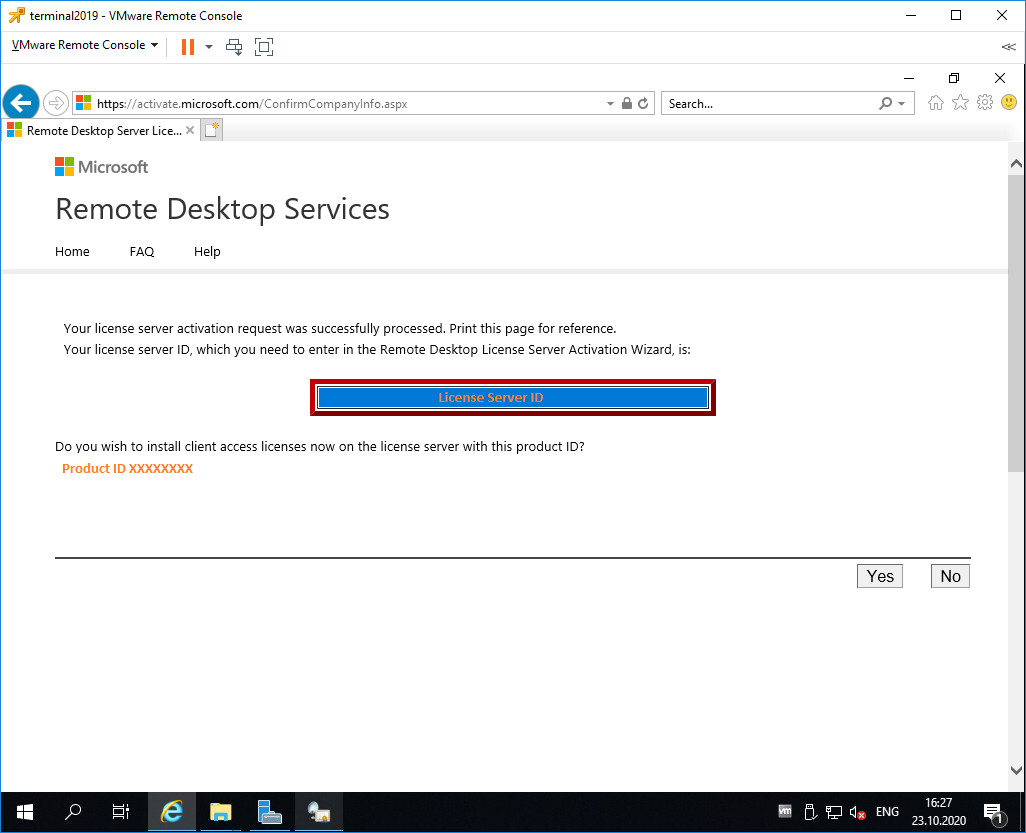

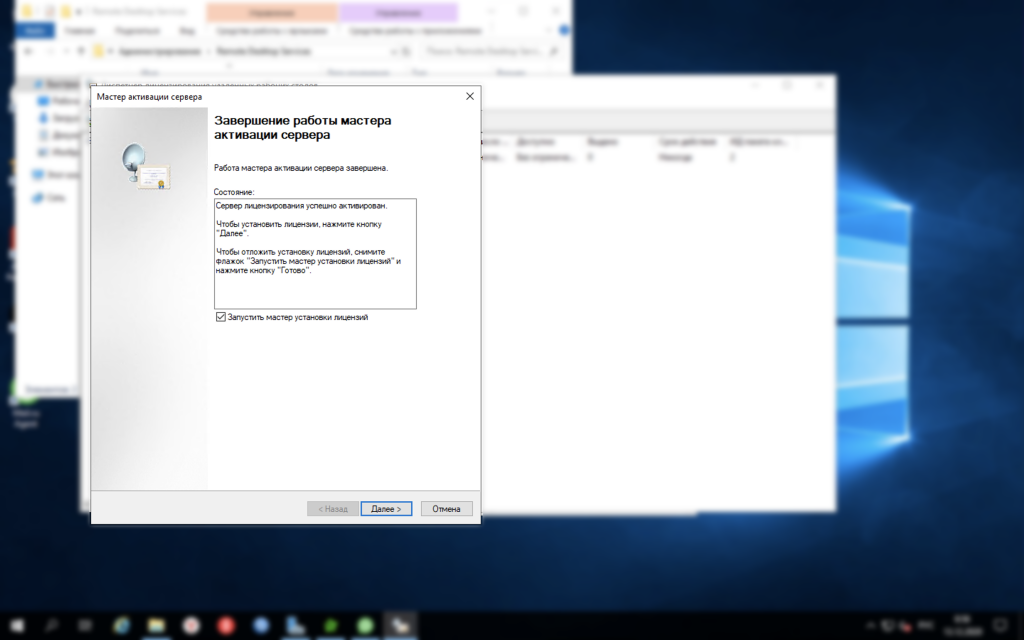

Если все сделано правильно, то мы получим необходимый код сервера лицензирования. Копируем его. На вопрос «Do you wish to install client access licenses now on the license server with this product ID?» отвечаем «Yes» и пока возвращаемся к терминальному серверу, к текущему окну ещё вернёмся.

Вводим код в открытом мастере, жмём Next.

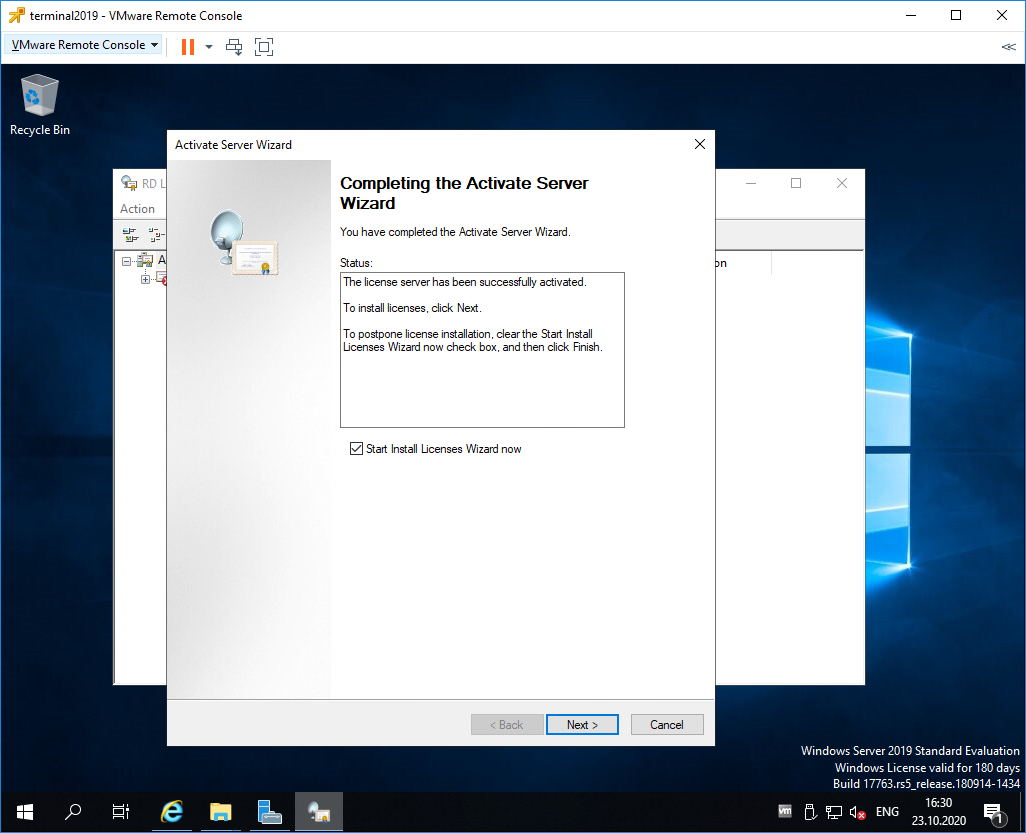

Устанавливаем галку «Start Install Licenses Wizard now». Next.

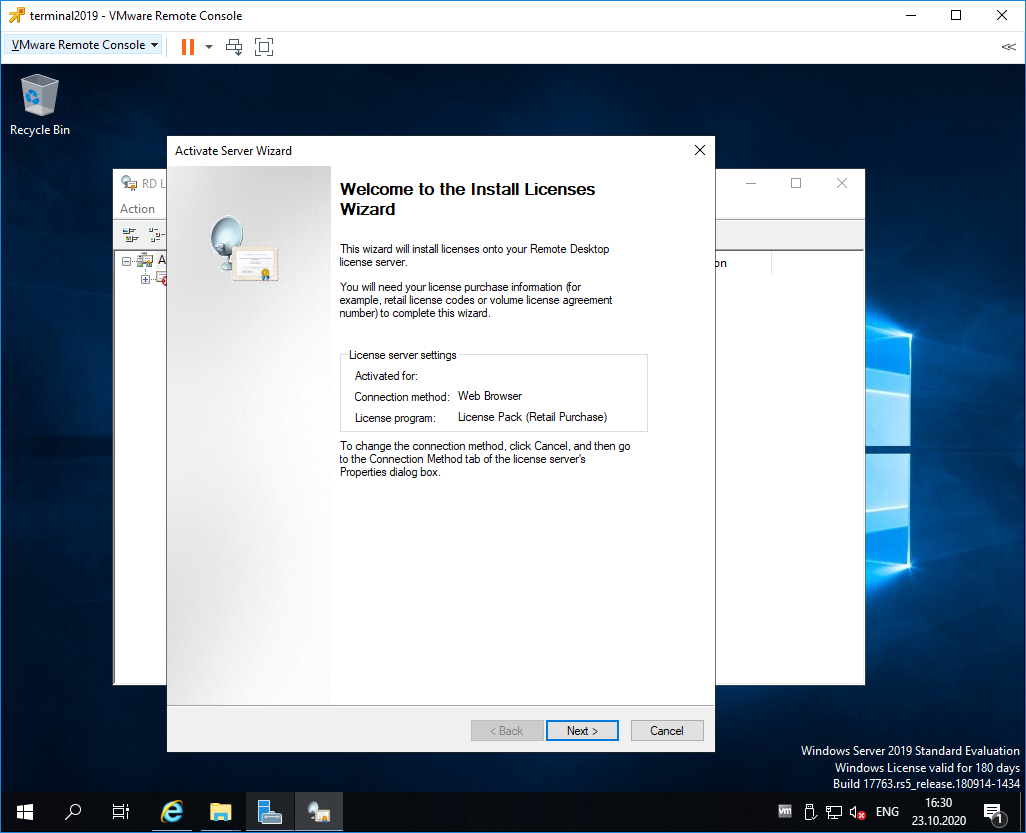

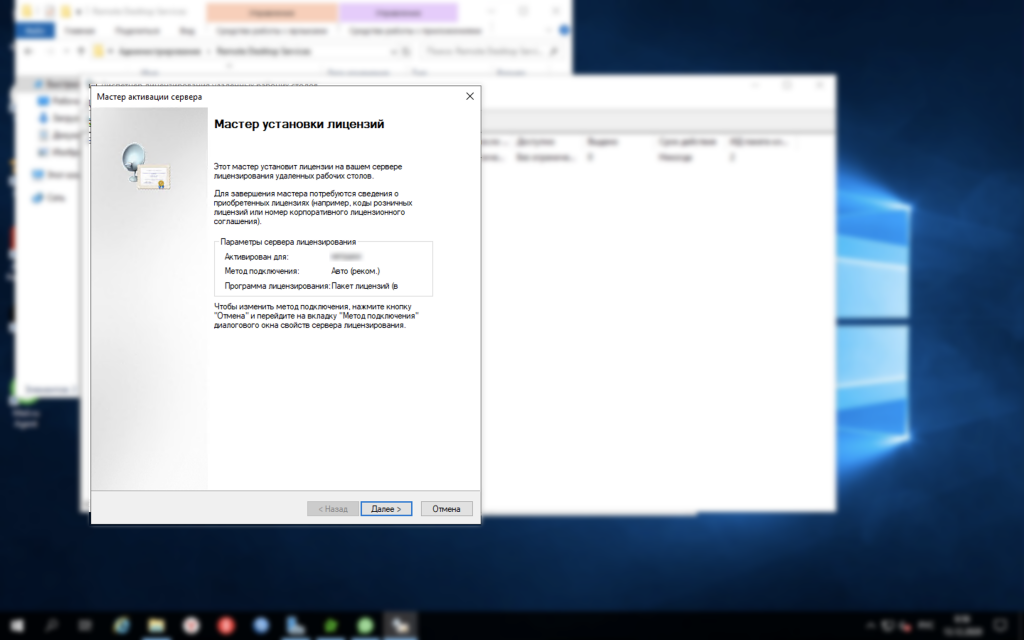

Открывается мастер установки лицензий. Next.

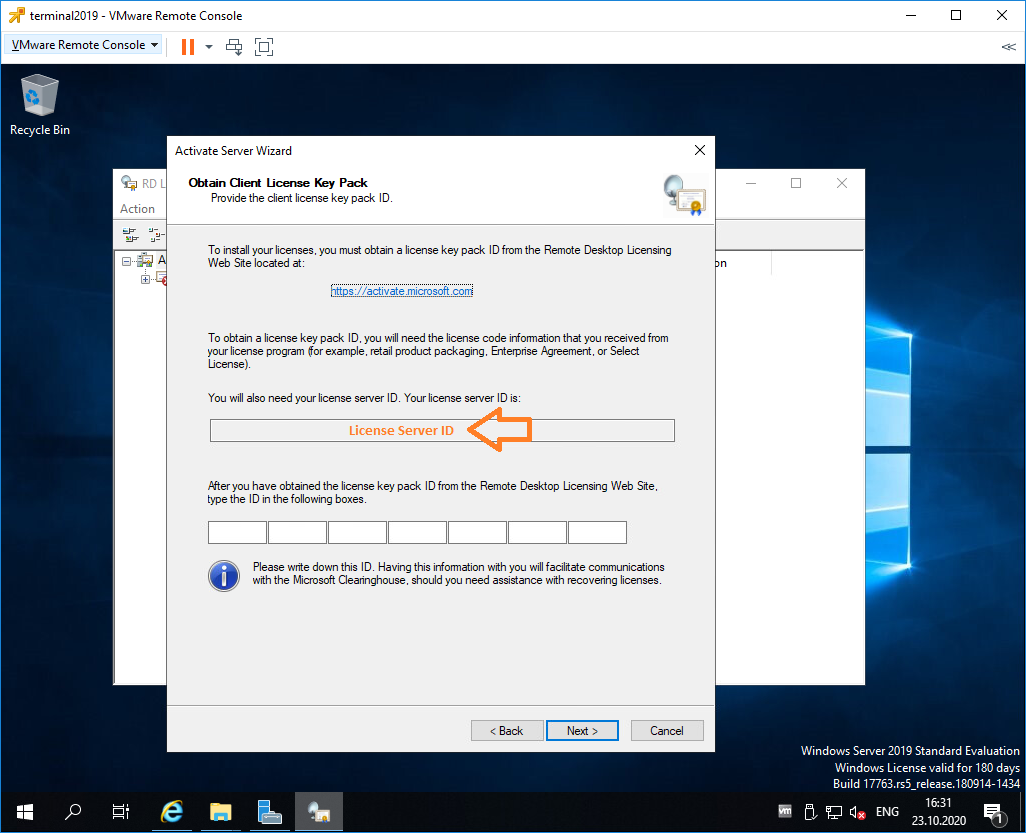

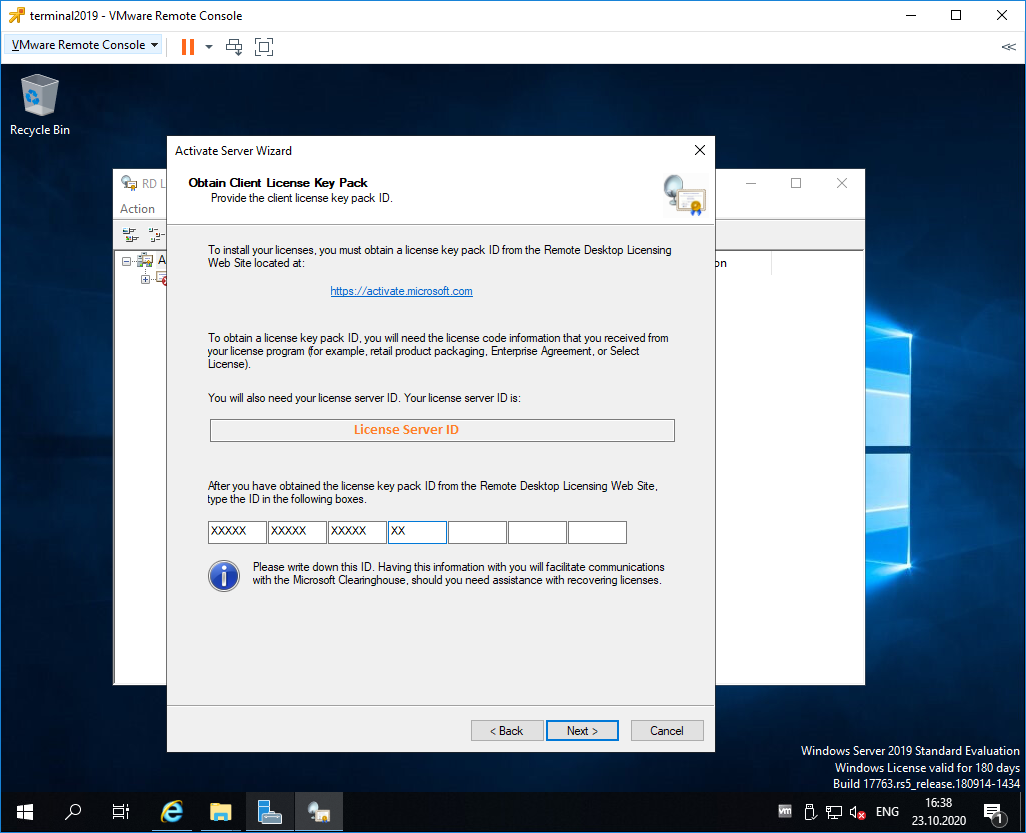

Нас просят ввести license key pack ID. Возвращаемся к браузеру.

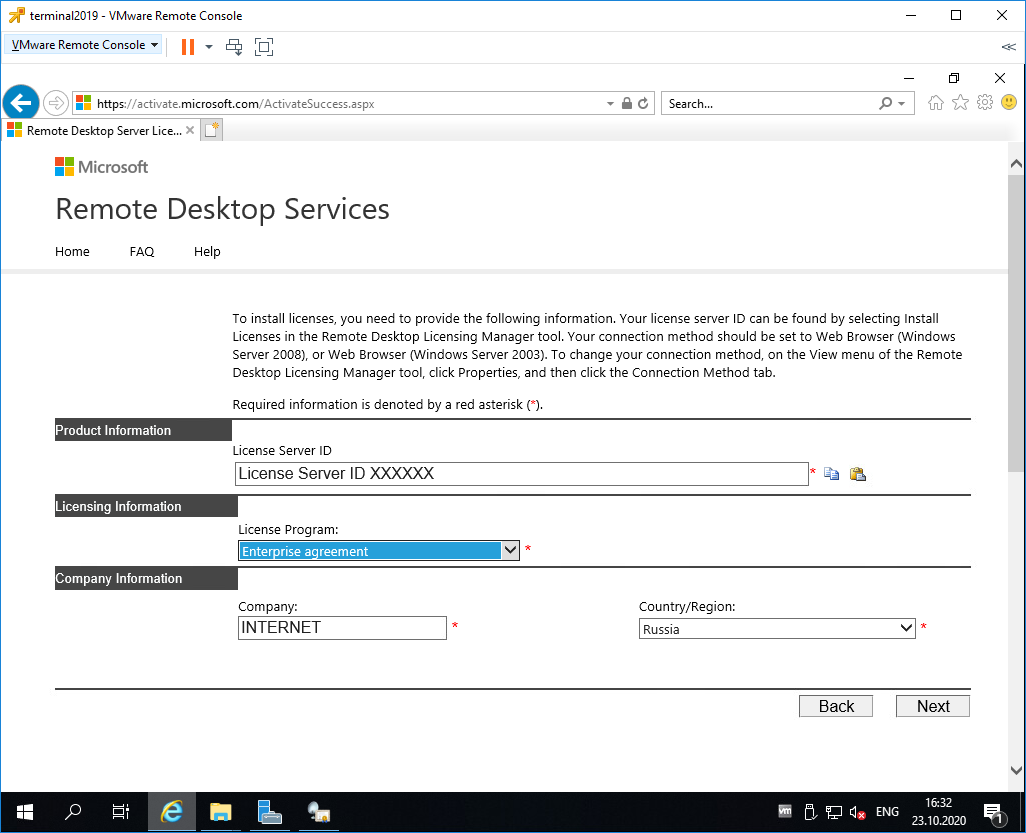

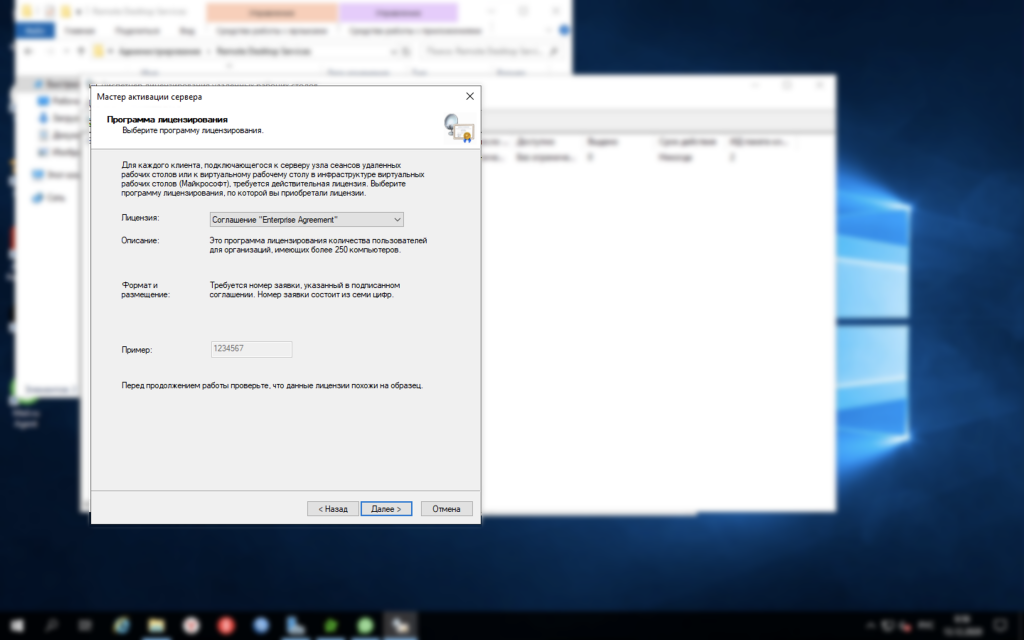

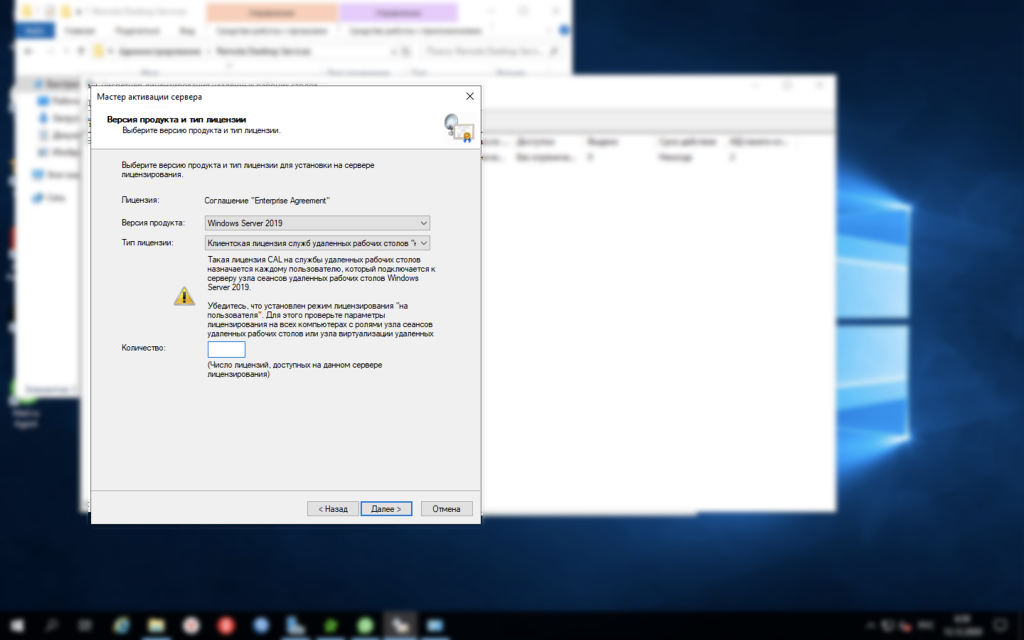

Вставляем License Server ID, в качестве программы лицензирования, по идее он уже должен сюда переместиться из предыдущего окна. License Program выбираем Enterprise agreement. Указываем компанию и страну. Next.

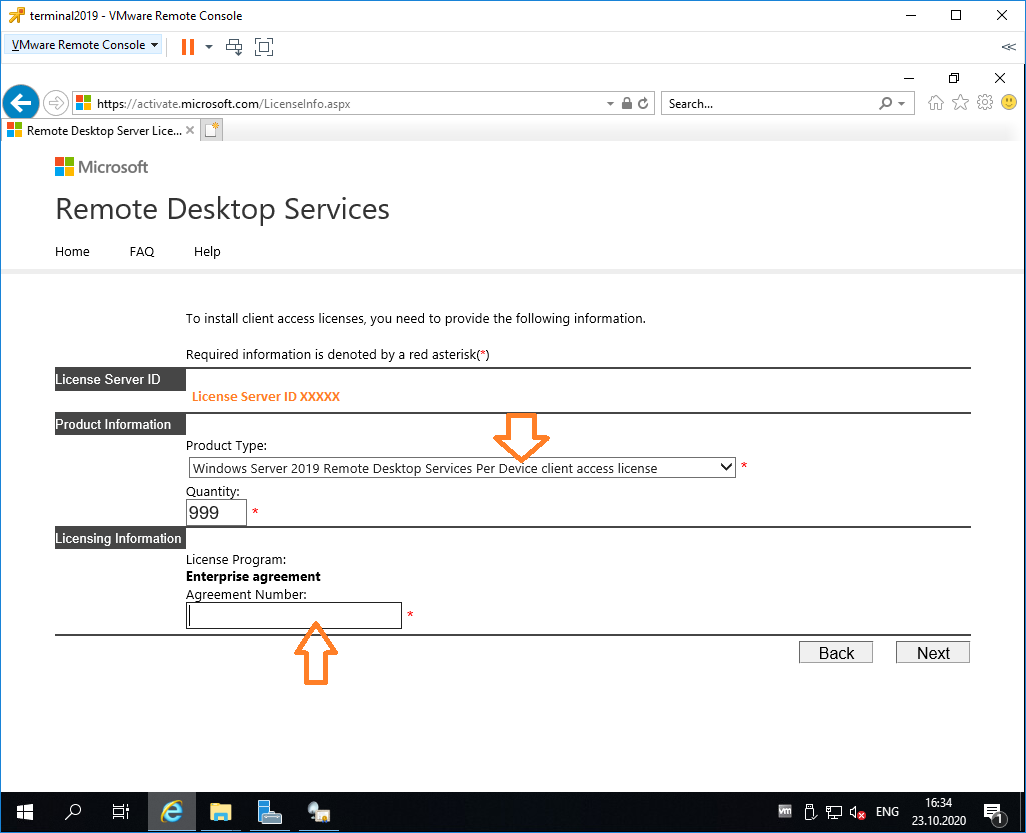

Выбираем тип продукта: Windows Server 2019 Remote Desktop Services Per Device client access license. Указываем количество лицензий. Обязательно соглашение Enterprise agreement, или ищем в интернете который подойдет…

Настройка и лицензирование терминального сервера Windows Server 2016

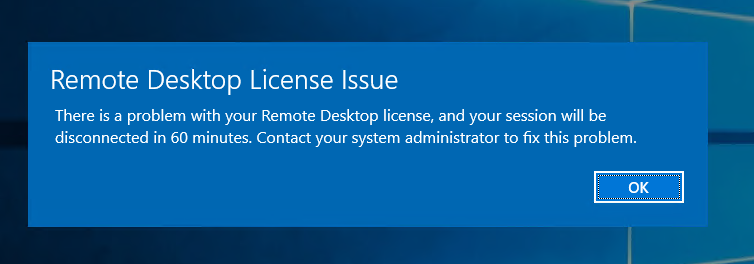

Не стоит выбирать лицензии Per User, иначе потом вы получите такую ошибку:

Next.

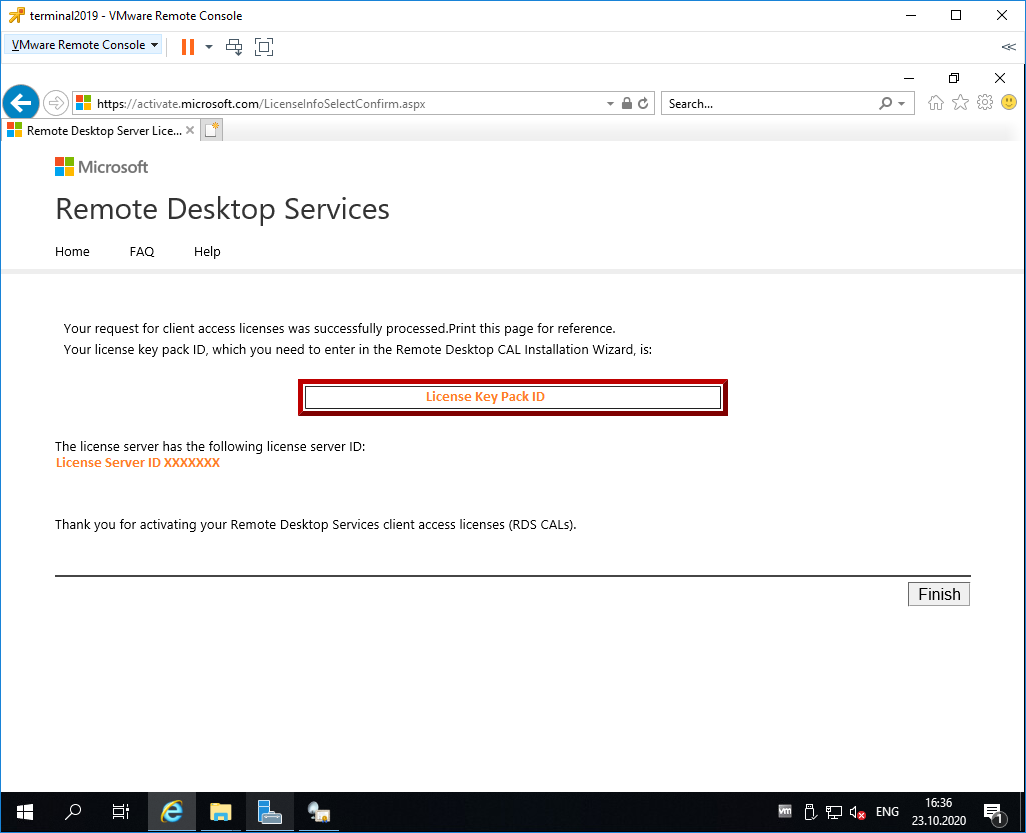

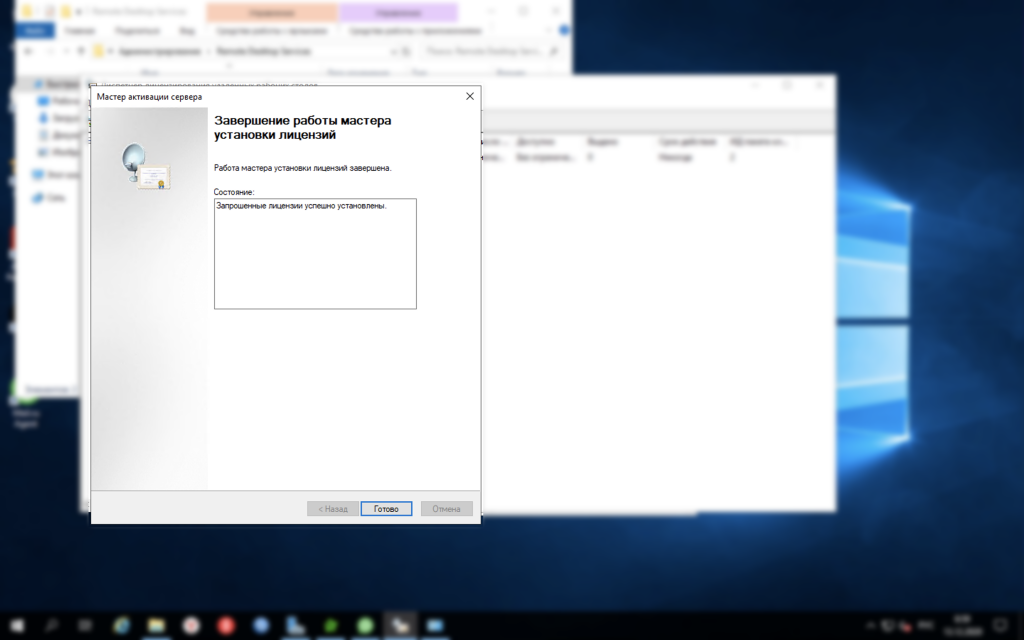

Ну вот мы и получили нужные нам клиентские лицензии. Копируем.

Вводим ключ в мастер. Next.

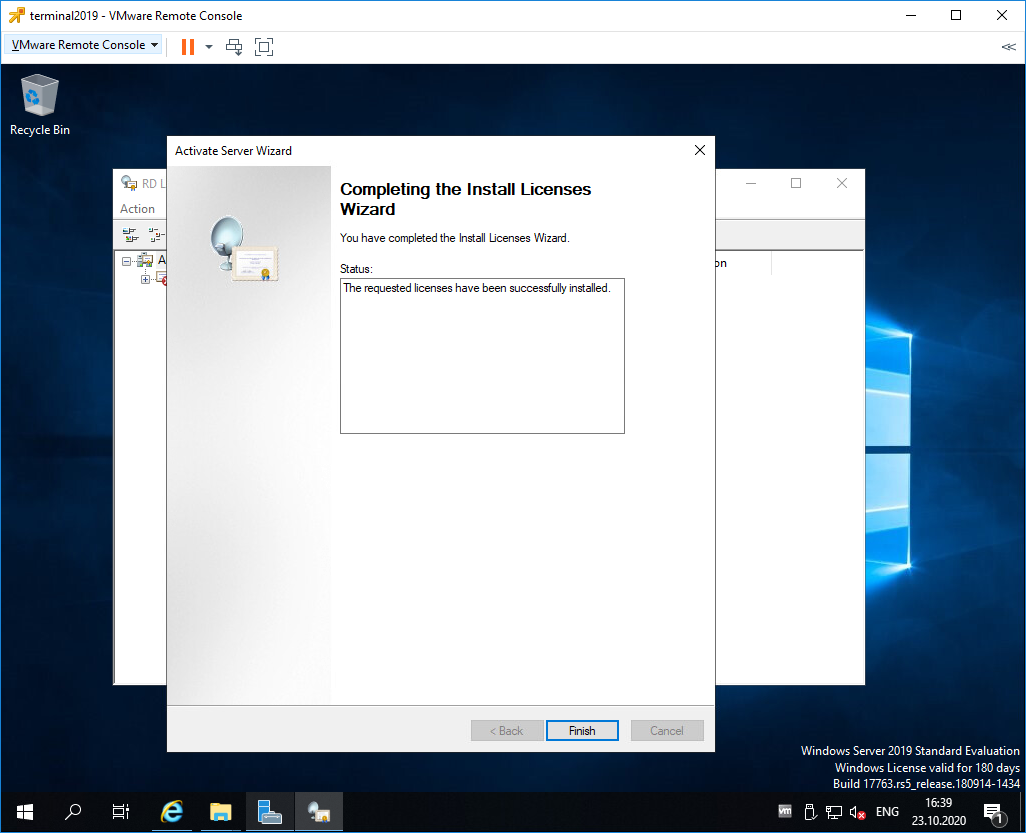

Finish.

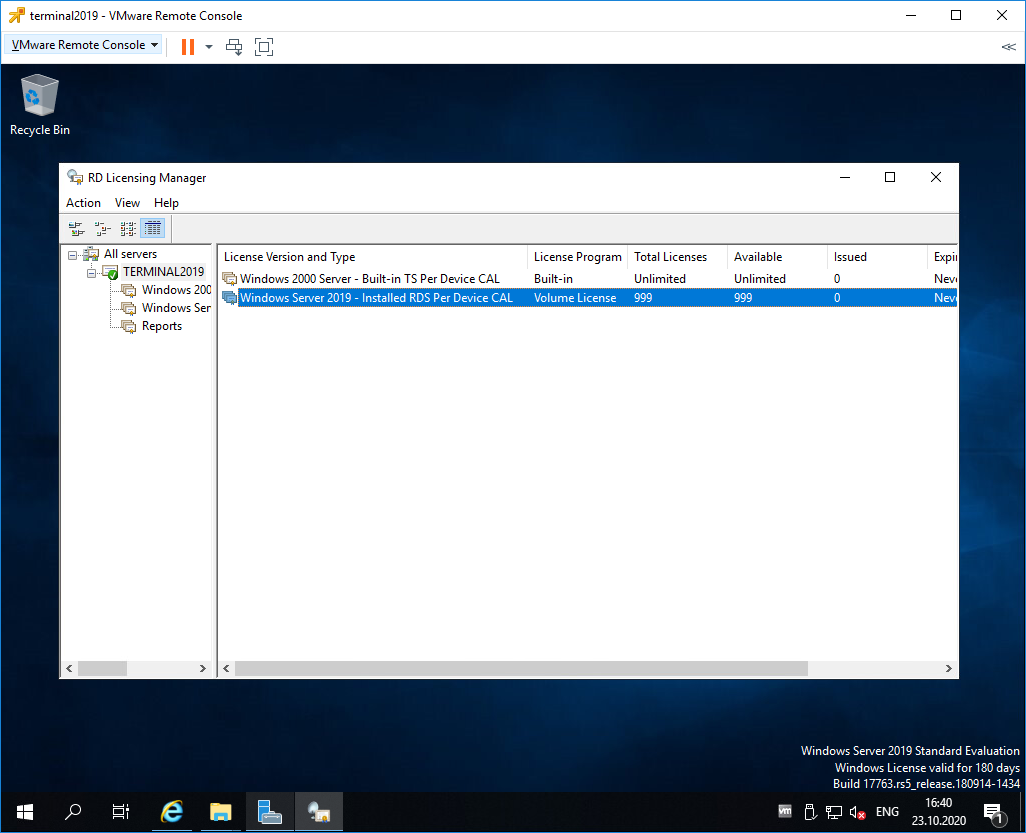

Возвращаемся к Remote Desktop Licensing Manager. Сервер активирован. Лицензии получены. Кстати, они начнут тратиться после окончания триального периода.

Роль Remote Desktop Session Host

Входим в Server Manager. Справа вверху выбираем Manage > Add Roles and Features.

Попадаем в раздел Before You Begin.

Это начальная страница, пропускаем. Next.

Попадаем в раздел Installation Type. Выбираем Role-based or feature-based installation. Next.

Попадаем в раздел Server Selection. Выбираем текущий сервер. Next.

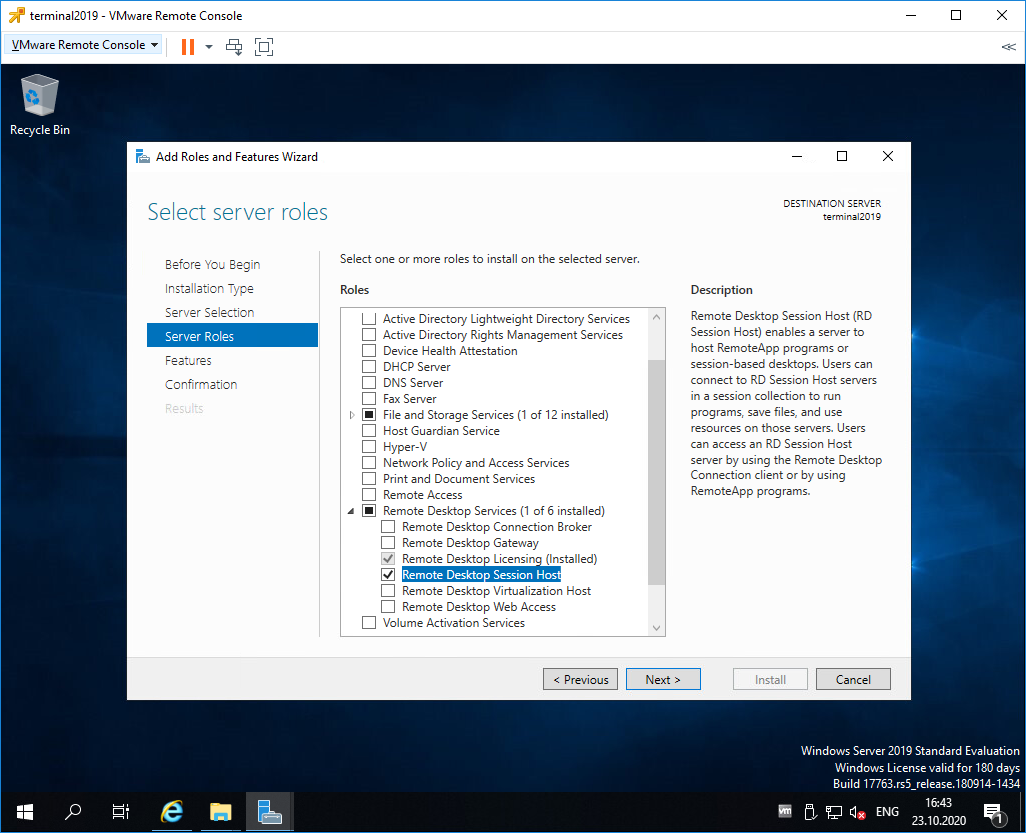

Попадаем в раздел Server Roles. Выделяем галкой роль Remote Desktop Session Host.

Нам предлагают установить дополнительные фичи, соглашаемся. Add Features.

Роль Remote Desktop Session Host выделена. Next.

Попадаем в раздел Features, ничего не выделяем. Next.

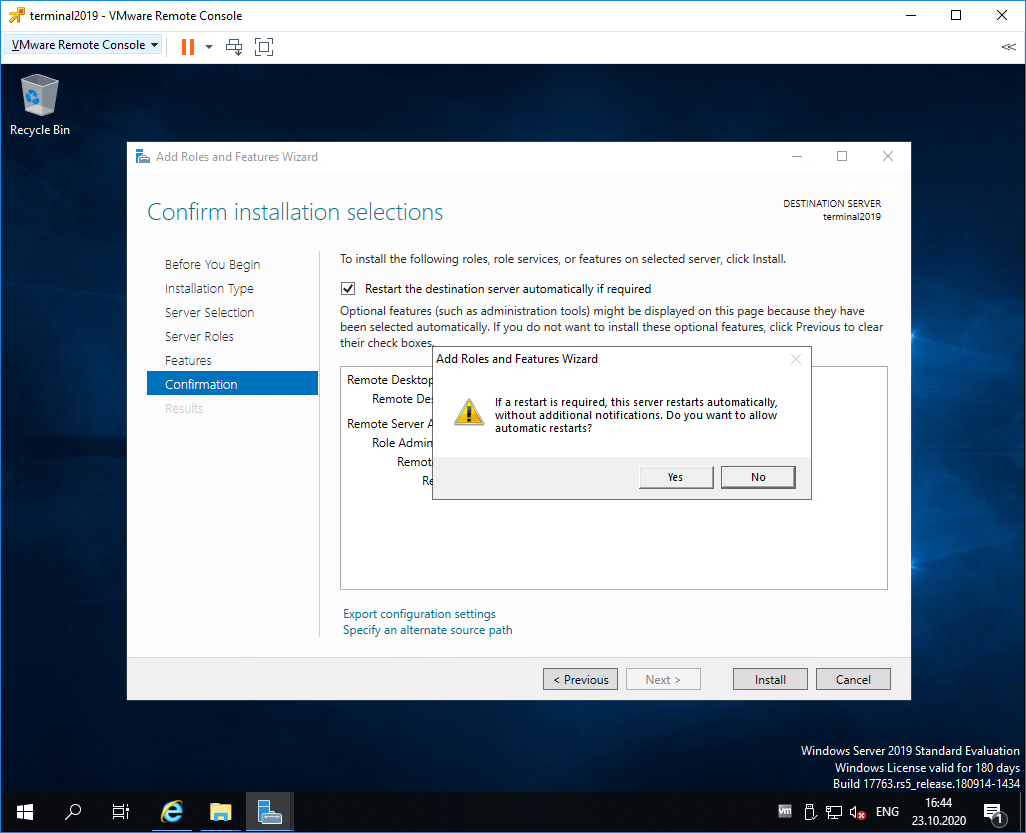

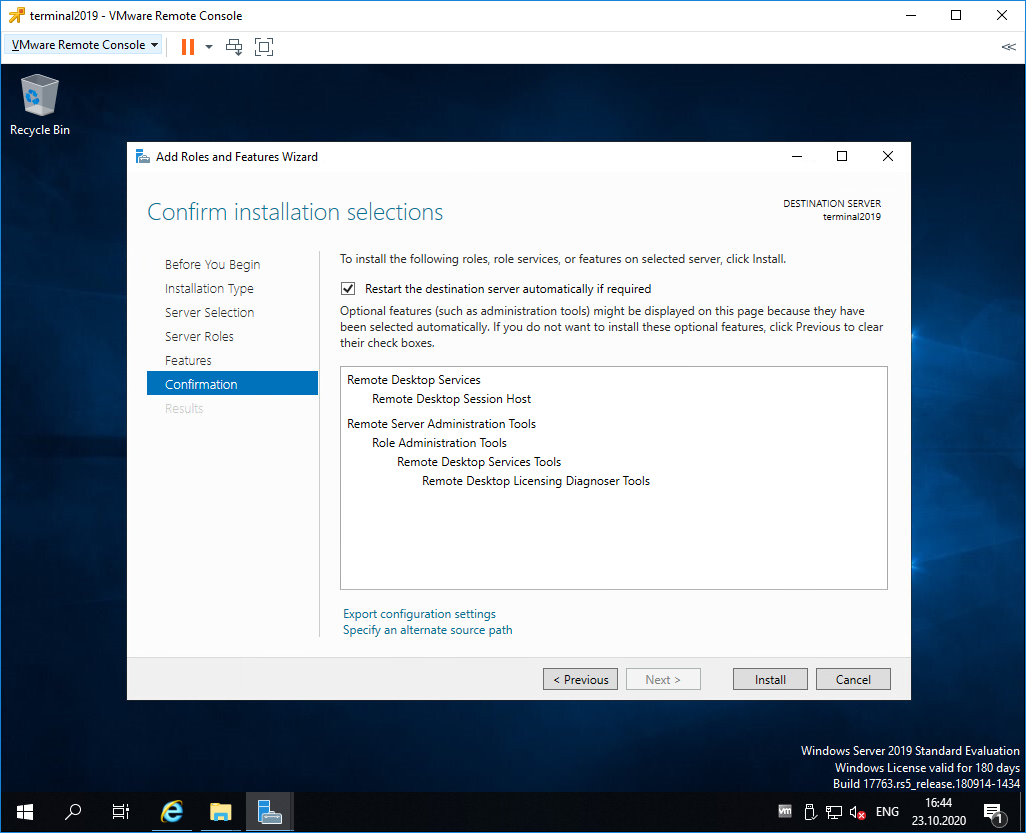

Попадаем в раздел Confirmation. Ставим галку Restart the destination server automatically if required. Отображается предупреждение, что сервер может быть перезагружен. Yes.

Install.

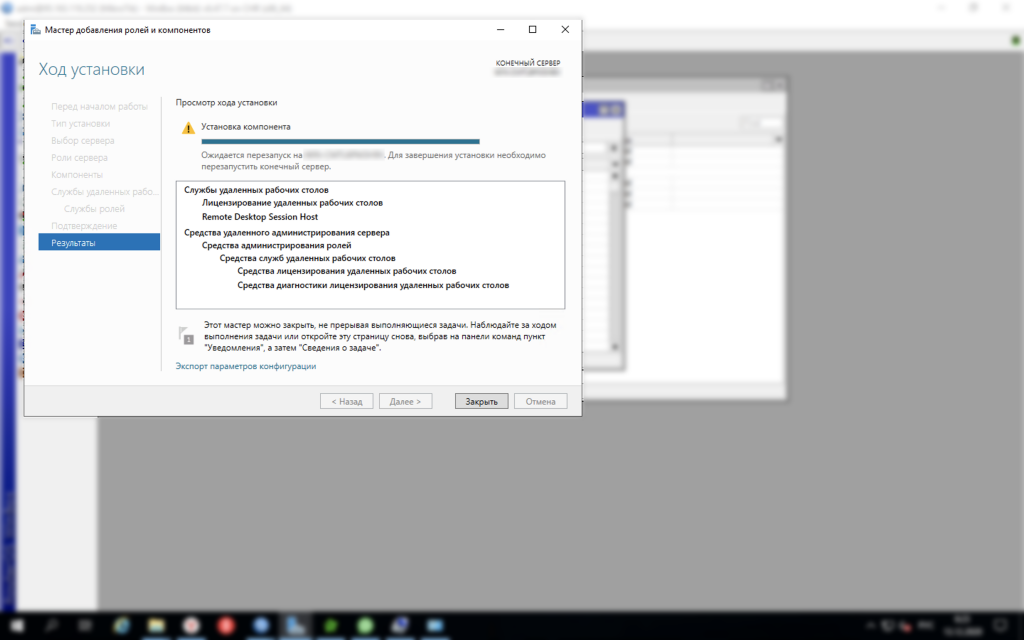

Начинается процесс установки роли.

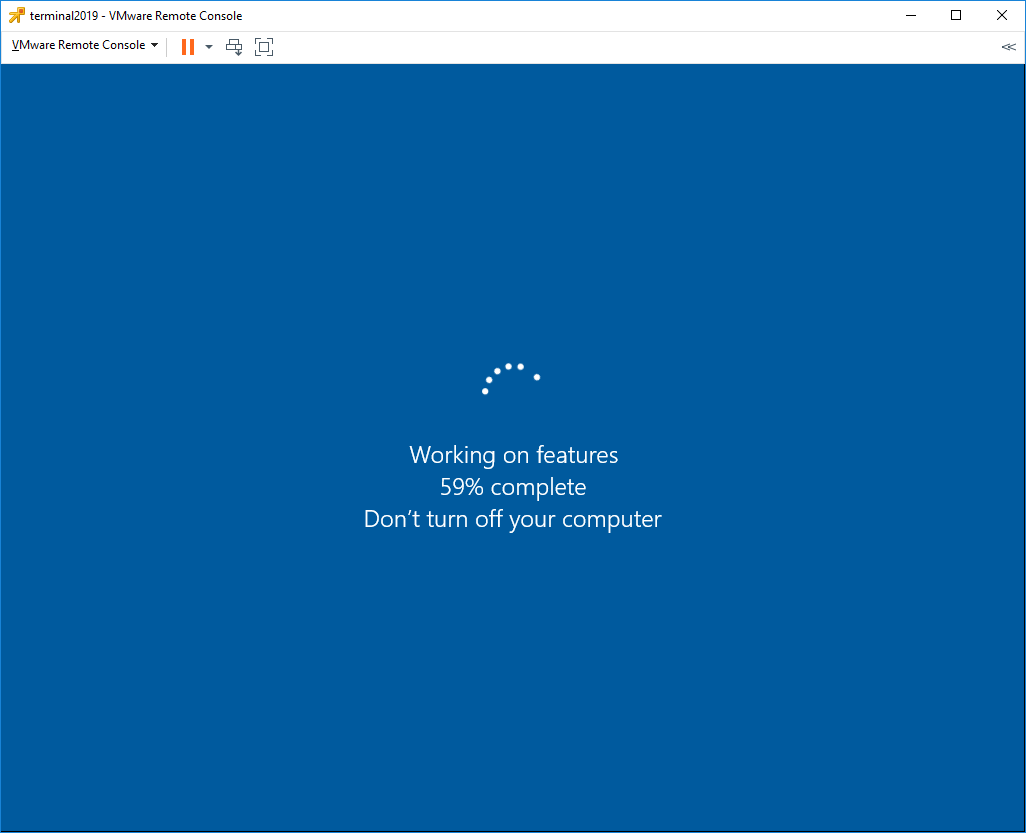

Сервер перезагружается.

В процессе устанавливаются компоненты.

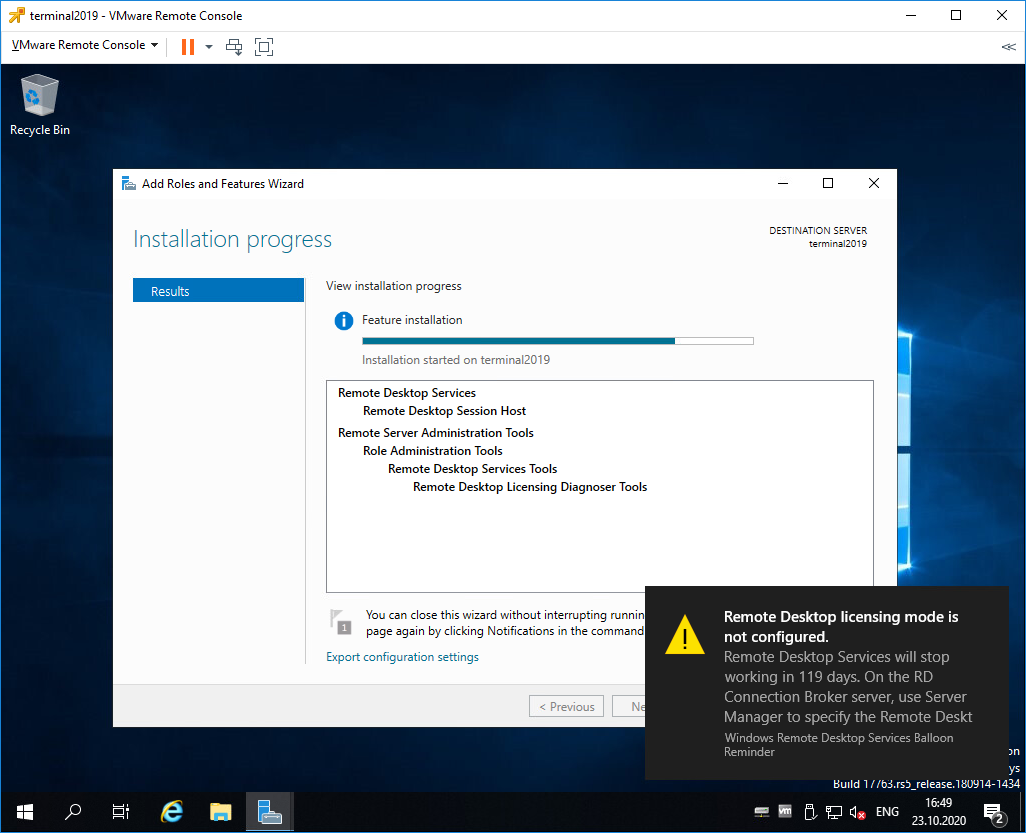

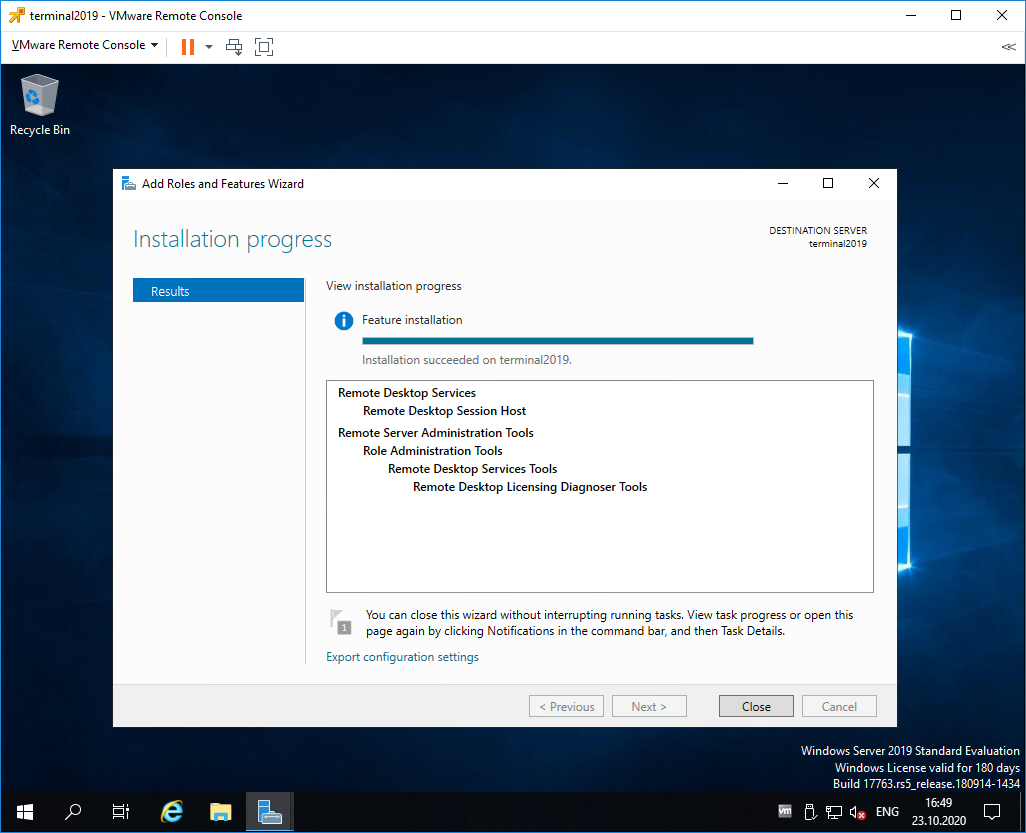

После перезагрузки автоматически продолжается установка роли. Триальный период работы терминального сервера — 119 дней.

Роль Remote Desktop Session Host успешно установлена. Close.

Открываем Windows Administrative Tools.

Переходим в папку Remote Desktop Services.

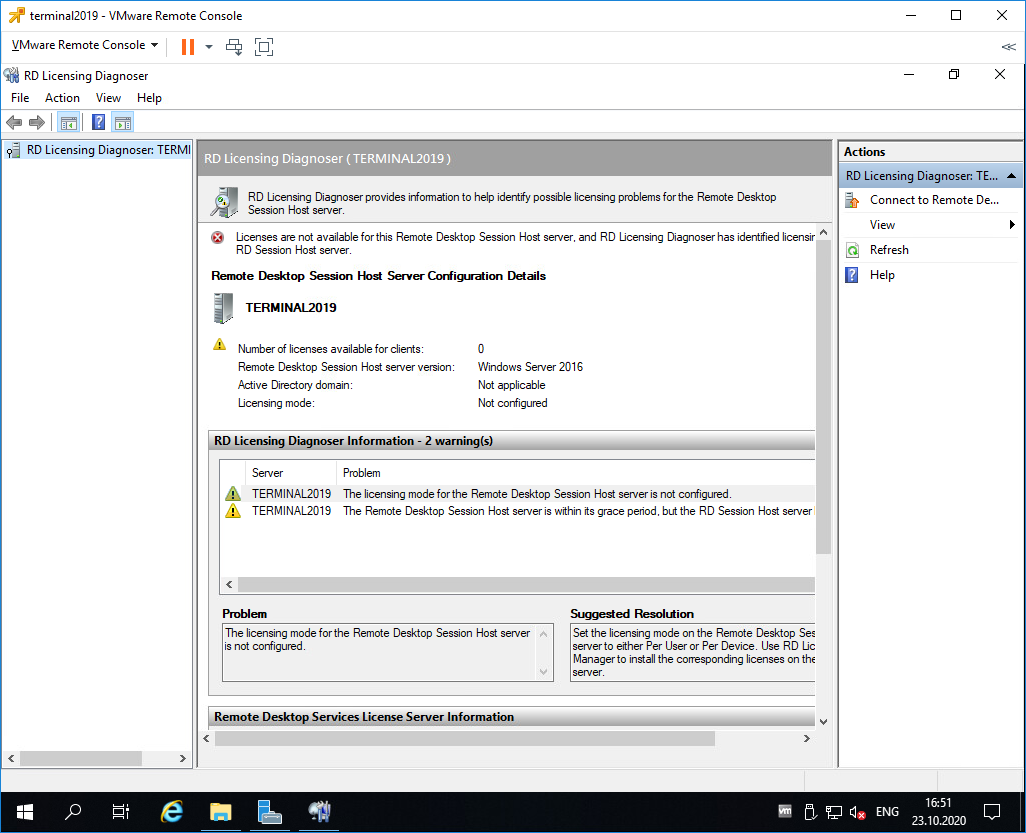

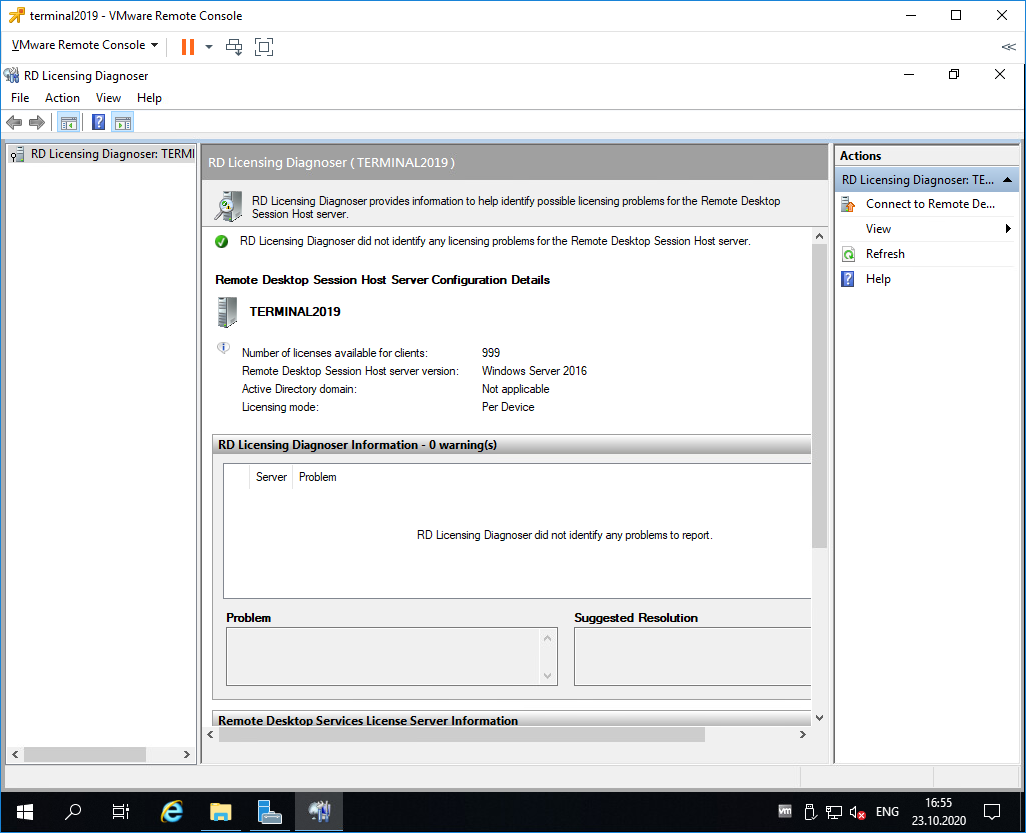

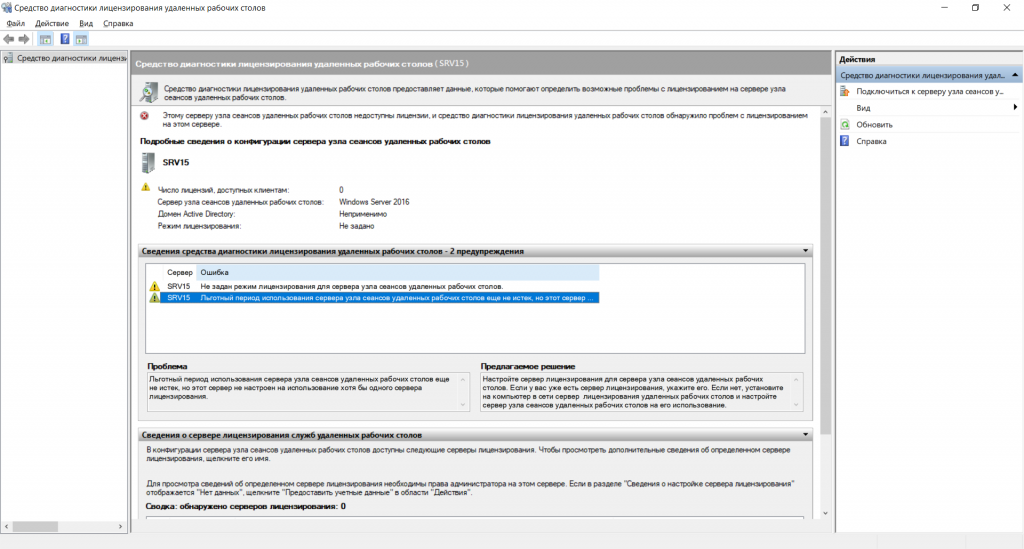

Запускаем оснастку Remote Desktop Licensing Diagnoser.

Видим ошибку.

The licensing mode for Remote Desktop Session Host server is not configured.

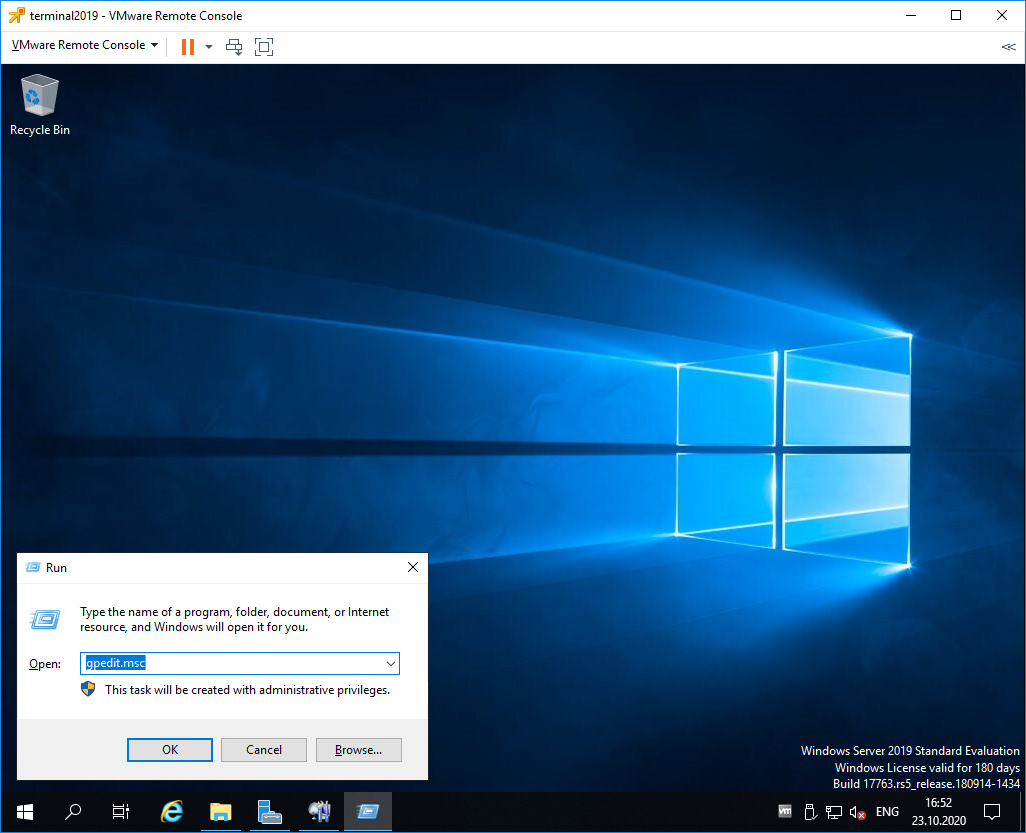

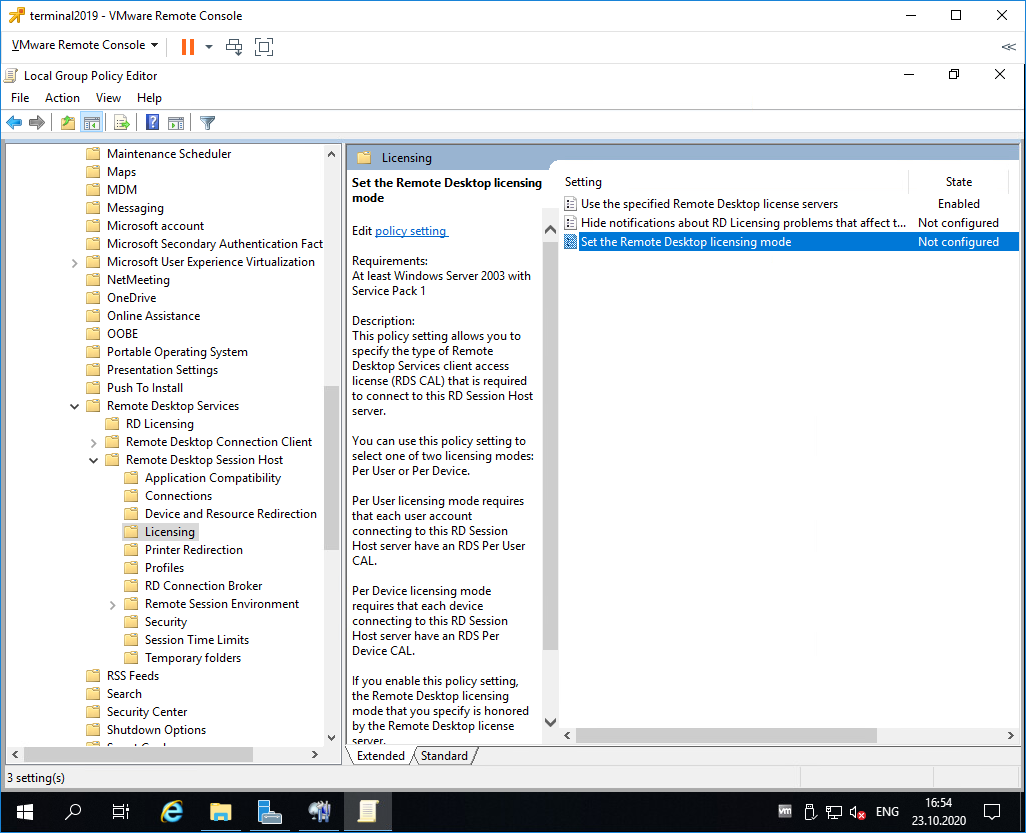

Выполняем gpedit.msc.

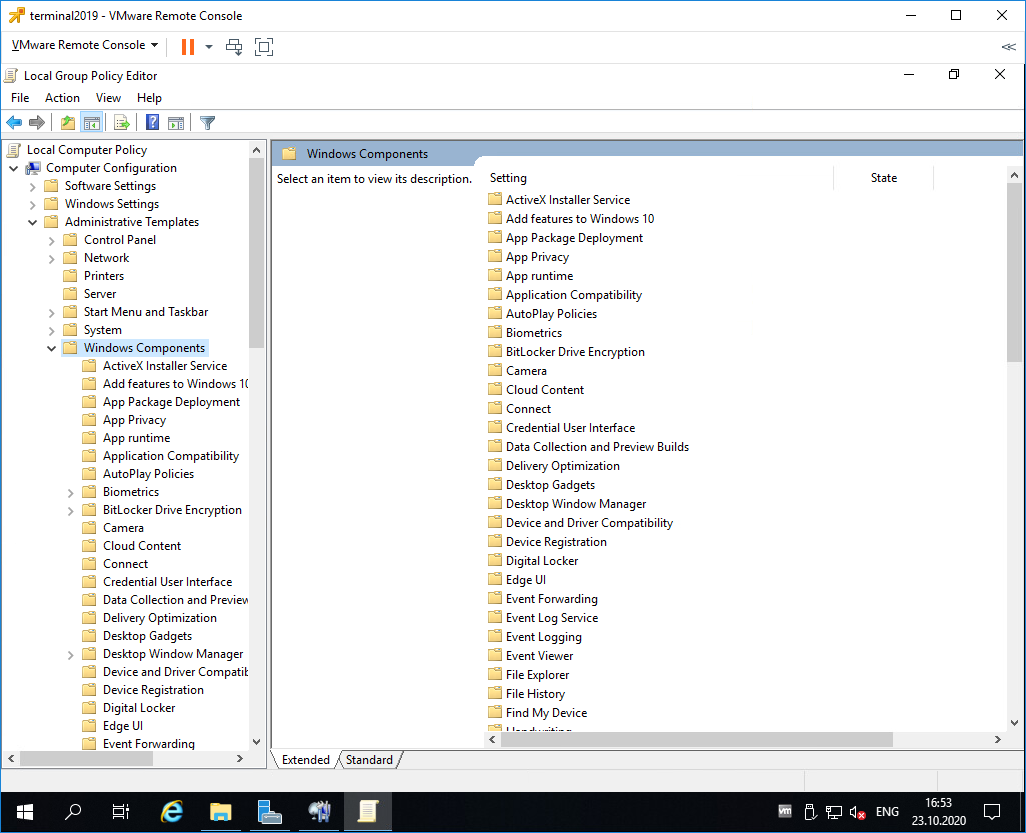

gpedit.mscОткроется Local Group Policy Editor.

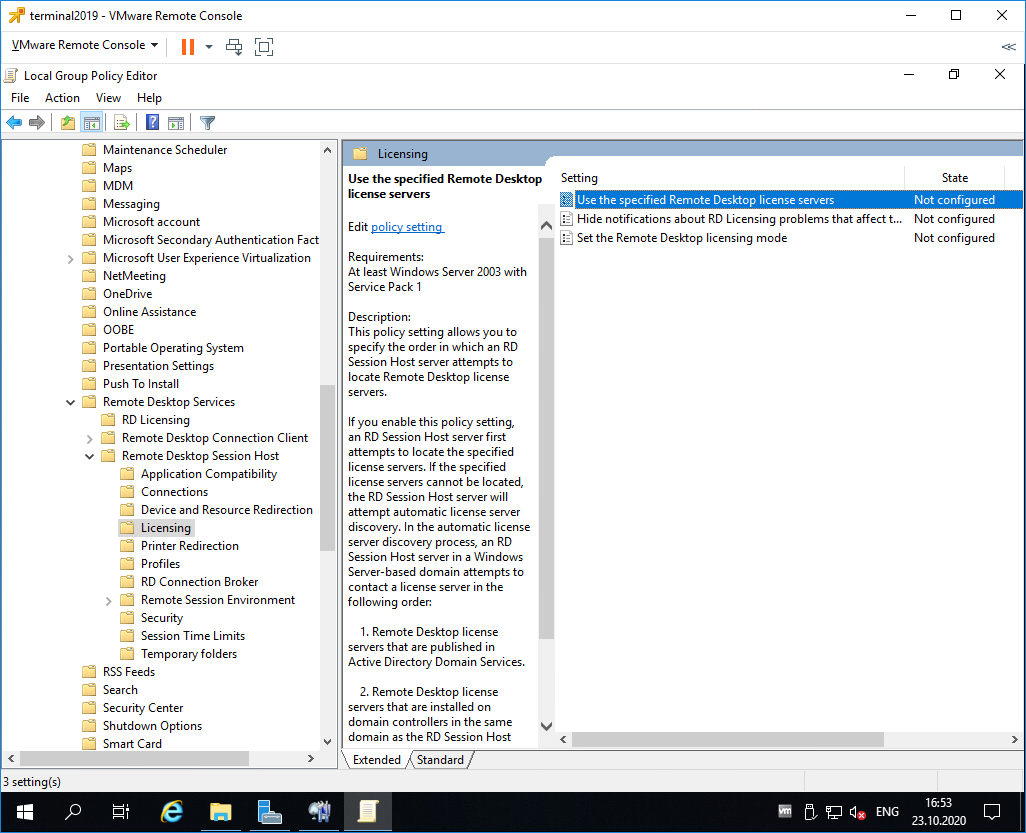

Раскрываем Computer Configuration > Administrative Templates > Windows Components > Remote Desktop Services > Remote Desktop Session Host > Licensing.

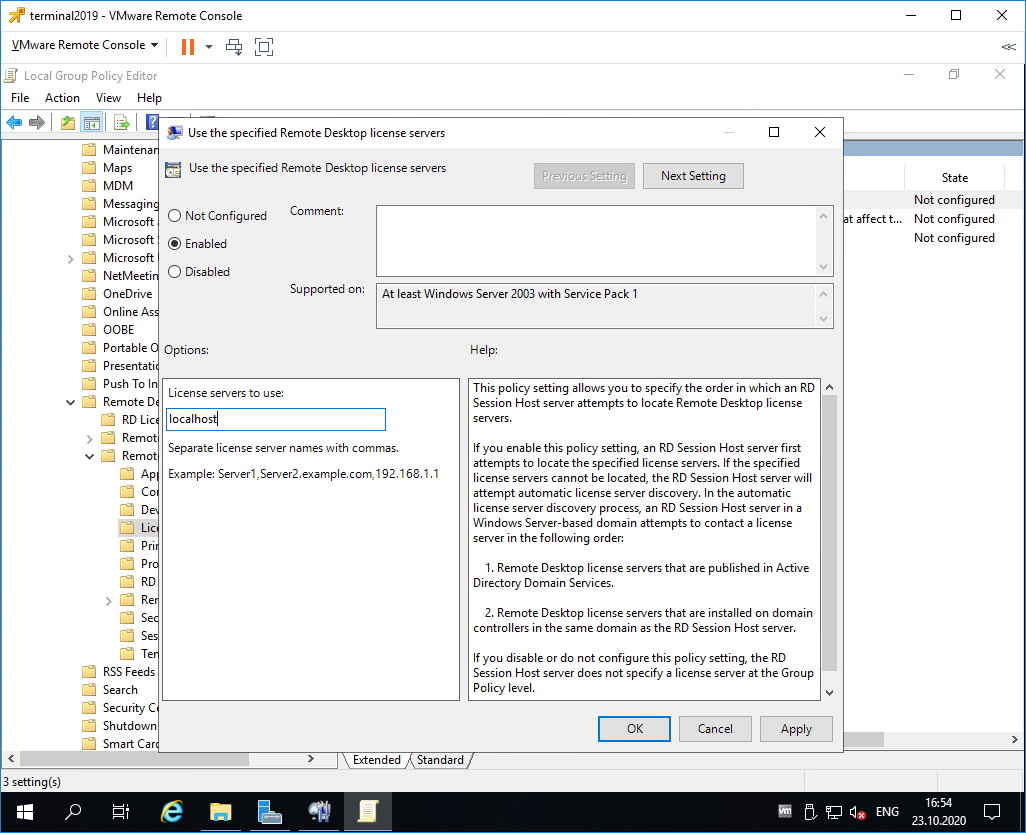

Редактируем Use the specified Remote Desktop license servers.

Включаем — Enabled. В поле «License server to use» прописываем сервер, с которого получать лицензии, в моём случае «localhost». OK.

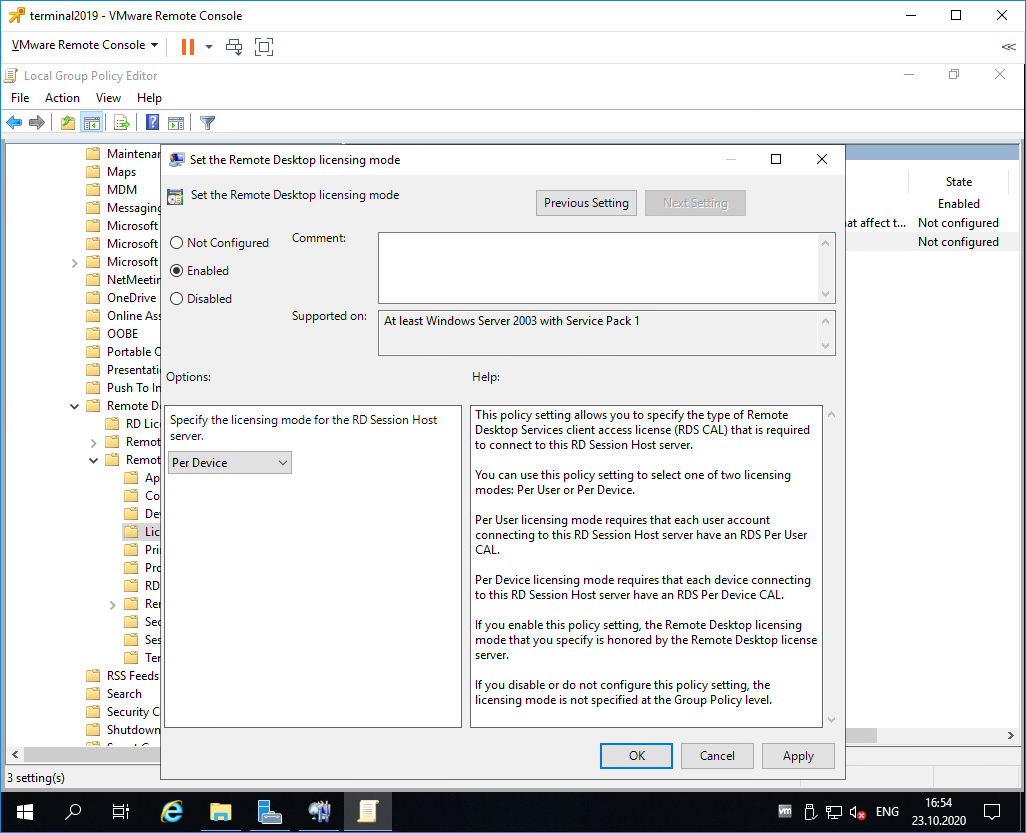

Редактируем Set the Remote Desktop licensing mode.

Включаем — Enabled. В поле «Specify the licensing mode for the RD Session Host server» устанавливаем значение Per Device. OK.

Снова запускаем оснастку Remote Desktop Licensing Diagnoser. Теперь всё зелёное, ошибок нет.

Практические испытания

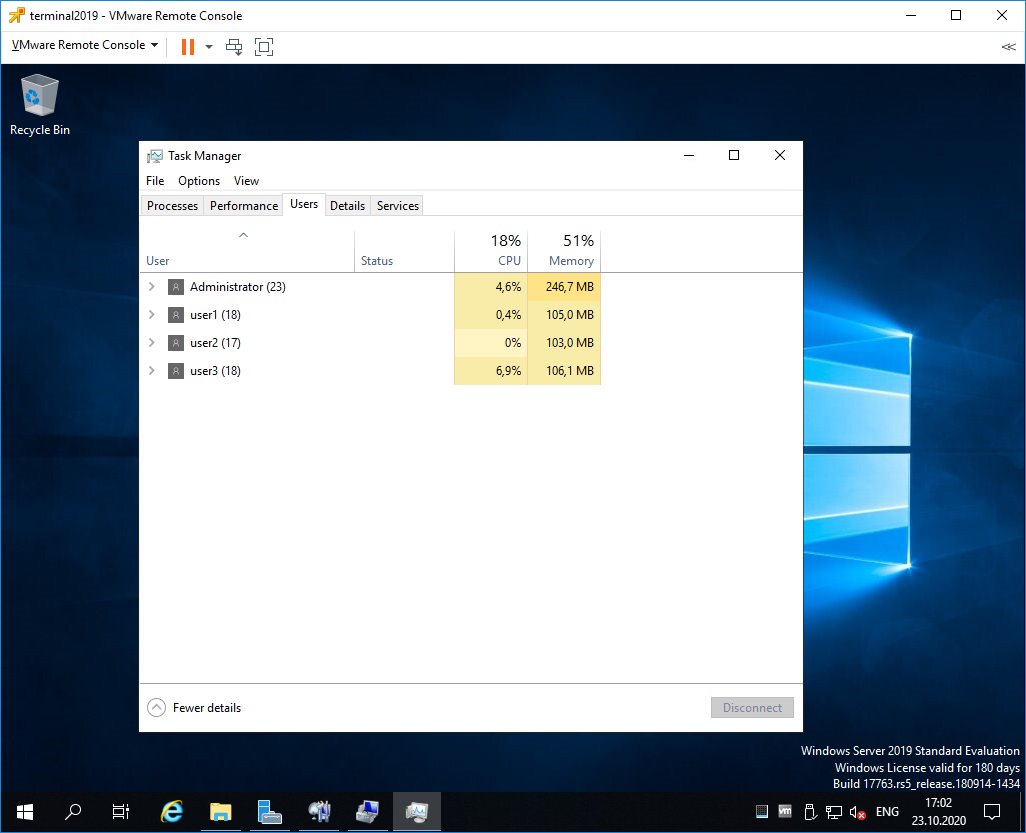

Поскольку мы с вами системные администраторы 99 уровня, то нам нужно провести практические испытания терминального сервера.

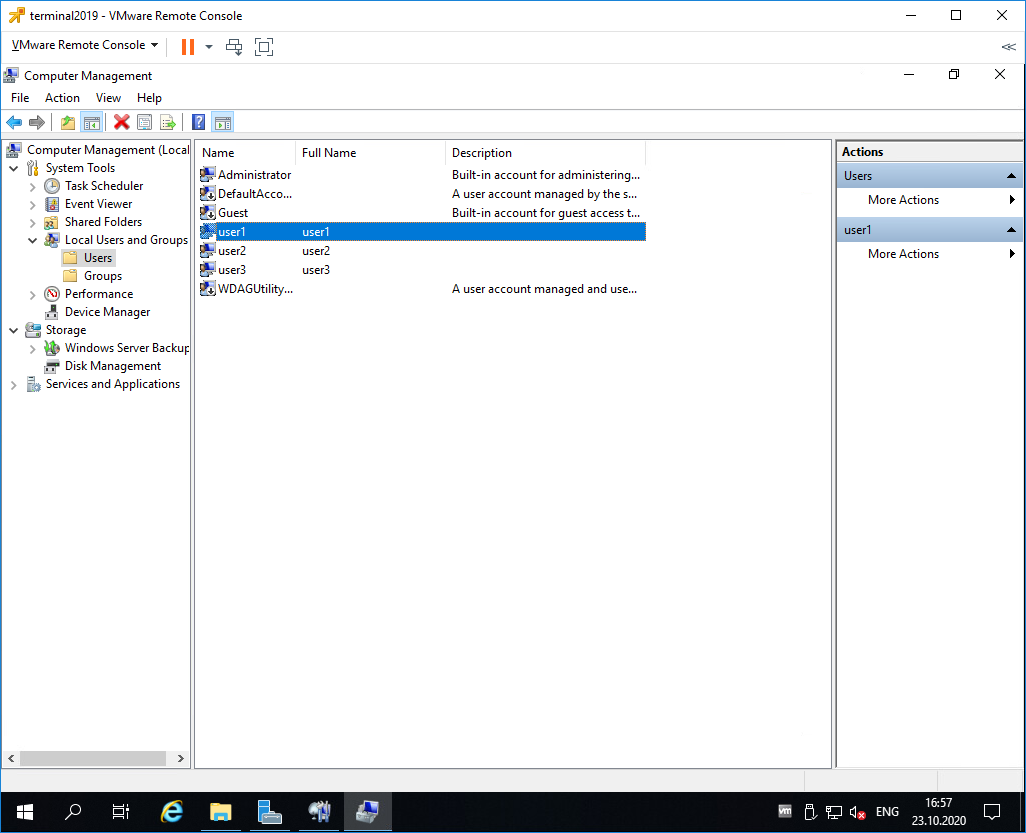

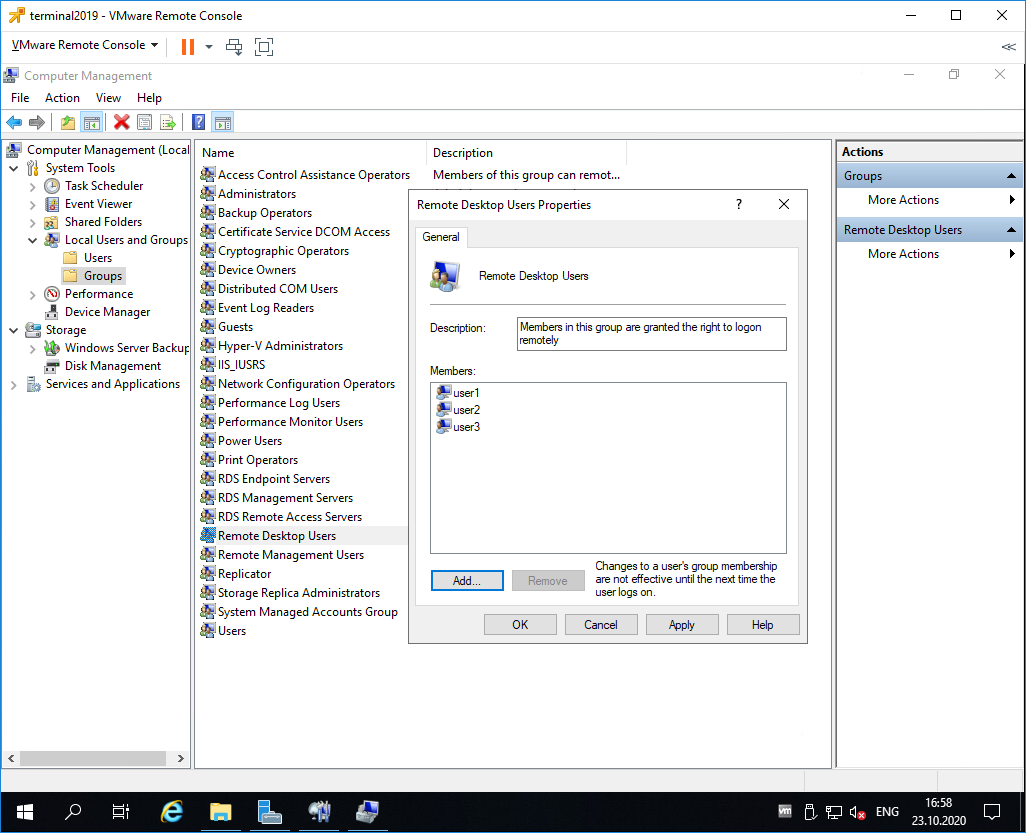

На терминальном сервере создаём трёх локальных пользователей: user1, user2, user3.

Включаем их в группу Remote Desktop Users.

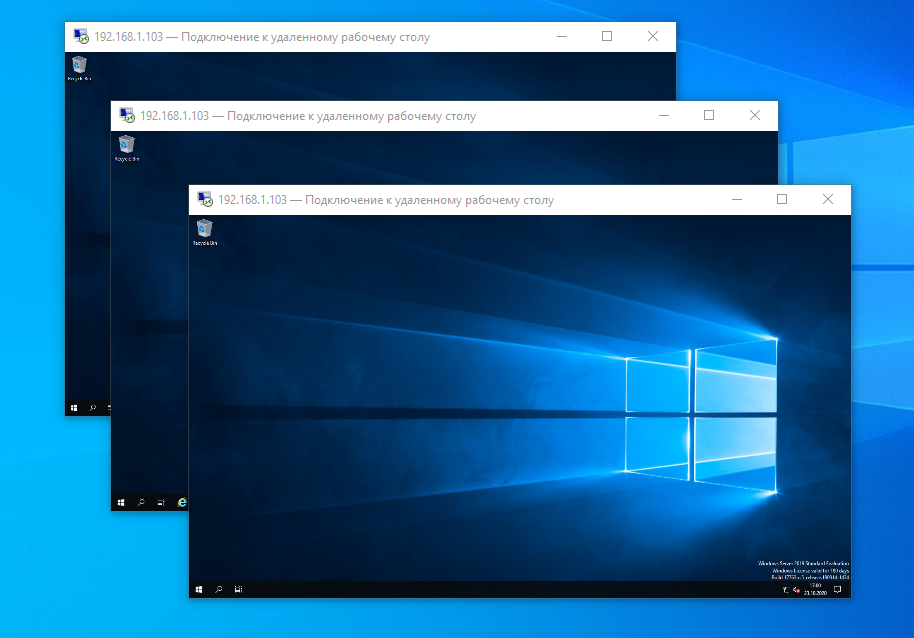

Коннектимся под этими пользователями к терминальному серверу по RDP.

Есть три активных сеанса.

Заключение

Мы с вами успешно создали терминальный сервер Windows Server 2019 в рабочей группе WORKGROUP без домена. 120 дней терминальный сервер будет работать в триальном режиме, затем начнёт использовать лицензии Per Device. Для подключения к терминальному серверу требуется создать локальную учётную запись и включить её в группу Remote Desktop Users.

Краткая инструкция по быстрому развёртыванию сервера удалённых рабочих столов на ОС Microsoft Windows Server 2019 Standard по протоколу RDP.

Для установки сервера терминалов запускаем Диспетчер серверов

В меню в пункте Управление выбираем Добавить роли и компоненты

В Типе установки выбираем Установка ролей и компонентов

Выбор сервера — текущий сервер, к которому будут подключаться клиенты

В Ролях сервера ставим чек-бокс на пункте Службы удалённых рабочих столов

В пункте Компоненты пока оставляем всё как есть.

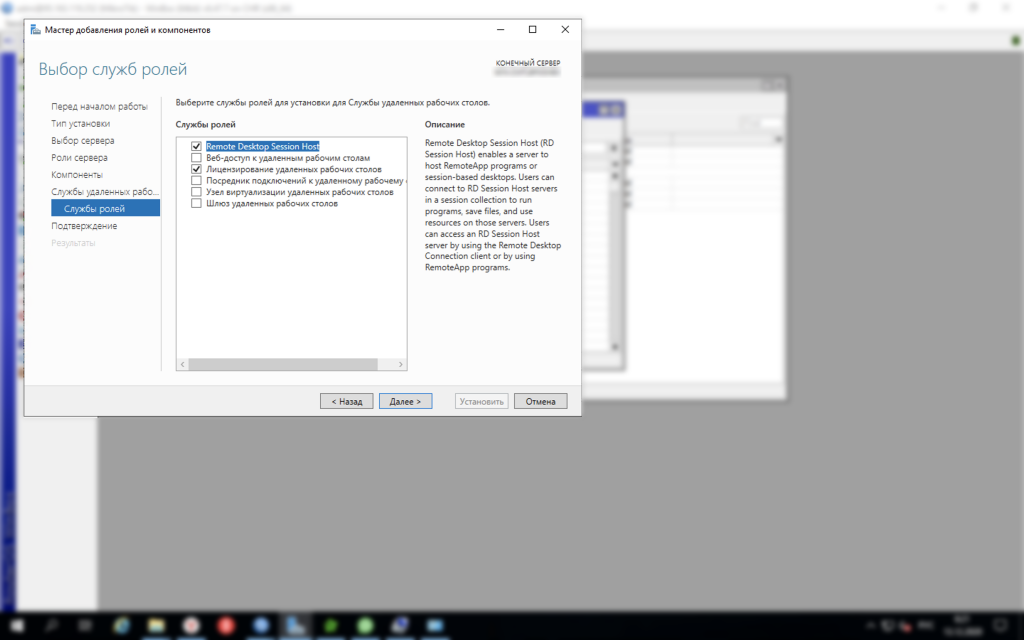

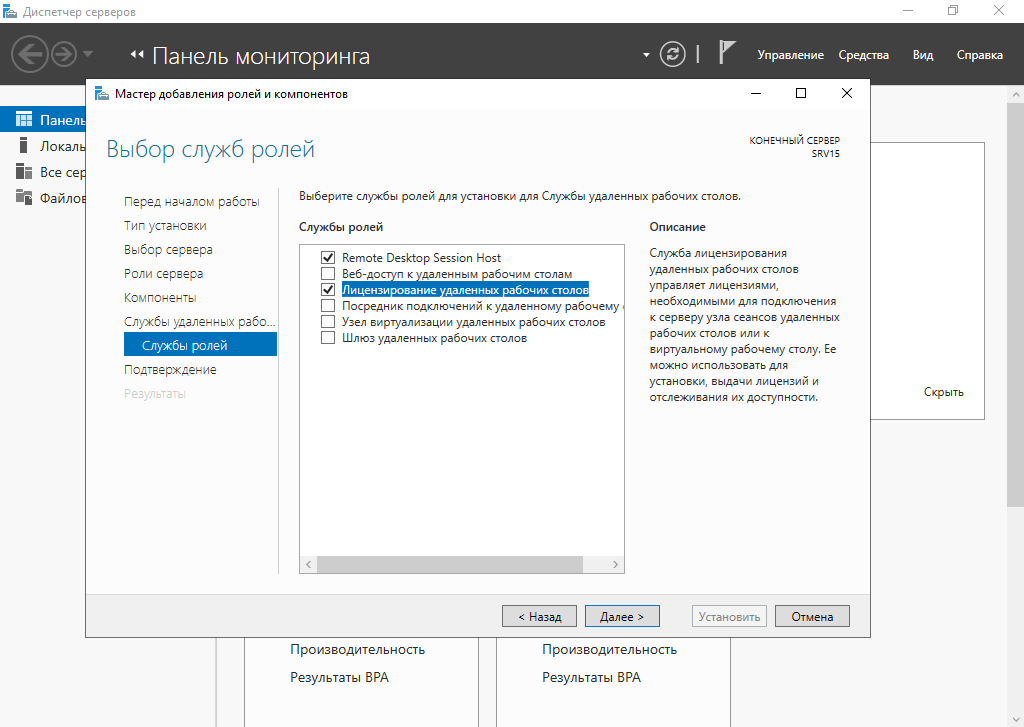

Переходим в меню Службы удалённых рабочих столов в Службы ролей и ставим чек-боксы на пунктах Remote Desktop Session Host и Лицензирование удалённых рабочих столов

Ставим чек-бокс на Автоматический перезапуск конечного сервера

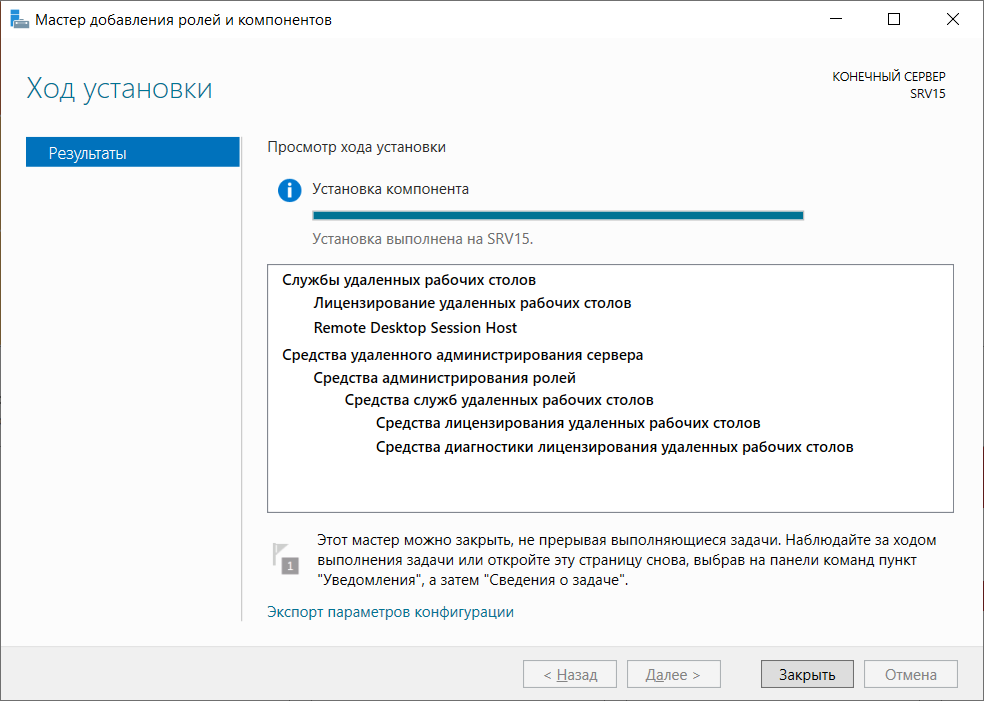

и сервер начнёт установку службы и необходимых компонентов.

После этого система перезапустится и продолжит устанавливать компоненты.

После перезагрузки машины система уведомит об успешном окончании установки

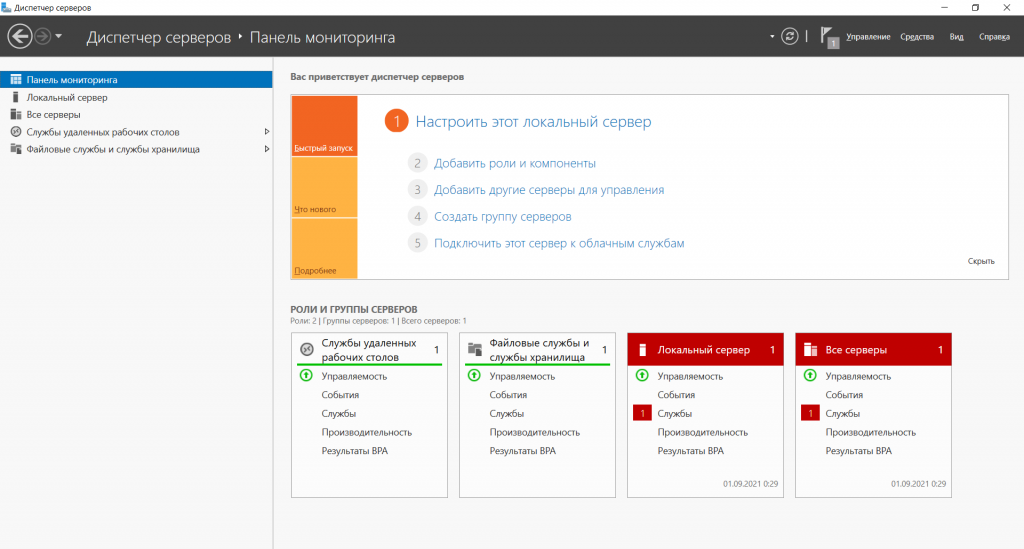

В Панели мониторинга в пункте Роли и группы серверов появится виджет Службы удалённых рабочих столов

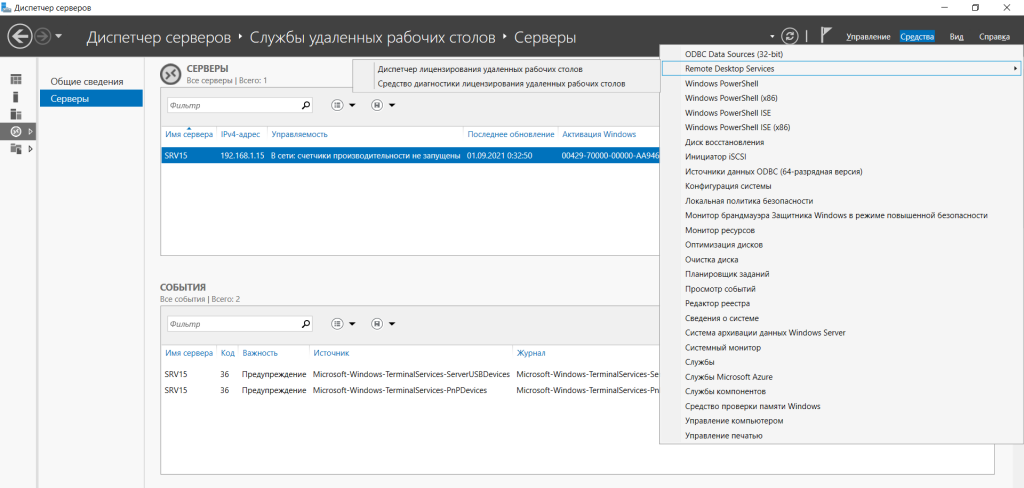

В меню в пункте Средства переходим в Диспетчер лицензирования удалённых рабочих столов

Появится консоль со списком серверов. Кликаем по нелицензированному серверу и вводим код сервера лицензирования

В Средствах диагностики лицензирования удалённых рабочих столов в Сведениях мы увидим сообщение о прохождении тестового периода использования сервера узла сеансов удалённых рабочих столов.

После окончания на клиентах можно запускать Подключение к удалённому рабочему столу или команду

# mstsc

На этом установка завершена.

Необходимо помнить о лицензировании сервера терминалов.

Политика компании Microsoft ведет к централизованному управлению решений на базе их продуктов и по-этому службы удаленных рабочих столов развертываются в месте с доменом Active Directory.

Но если вам нужно всего лишь базовое решение ? Выход есть)) Эта статья не претендует на звание статьи — это просто небольшая шпаргалка с небольшим описанием как установить службы удаленных рабочих столов RDS на windows 2019 server без Active Directory.

И так, как обычно идем в оснастку добавления ролей и компонентов. Подразумевается, что у вас уже машина находится в сети, видна в сетевом окружении (при необходимости) и дело осталось только за службой RDS.

Запускаем Server Manager и установливаем роль Remote Desktop Services:

следующий шаг:

продолжаем, выбираем службы удаленных рабочих столов

Для установки служб удаленных рабочих столов Windows Server 2019 без установки домена вам просто нужно добавить две службы ролей:

- лицензирования удаленных рабочих столов

- хоста сеансов удаленных рабочих столов.

а так же сопутсвующие компоненты что предложит система:

и

и

на этом первичную установку служб RDS можно считать законченной. Перезагружаем систему и приступаем к активации сервера удаленных рабочих столов windows Server 2019.

выделяем наш сервер со службами RDS

и правой кнопкой мыши в контекстном меню выбираем активацию сервера.

Мастер активации предложит вам заполнить несколько форм содержащих вашу контактную информацию о вас и вашей компании. Эти данные носят просто информационный характер для компании Microsoft.

По завершении процедуры активации, переходим к запуску мастера установки терминальных лицензий. В этом примере это установка пакета лицензий в розницу, на пользователя.

далее, в этом примере это соглашение Enterprise Agreement, вводим номер лицензионного соглашения:

указываем имеющееся количество лицензий

и всё!

Далее создаем пользователей, и не забываем их включить в группу «Пользователи удаленного рабочего стола».

После установки и настройки севера все пользователи стали работать в новой среде не испытывая никаких проблем, кроме двух пользователей с принтером HP LaserJet P1102W:

Пользователь №1 (ОС WIndows 10): после подключения к удаленному рабочему столу он в произвольном порядке по времени, но обычно в течении 5 секунд, отключался от RDS. Лог файлы сервера говорили просто о «…terminate connection…» и ничего внятного. Поиск в сети интернет навел меня на переписку в Microsoft TechNet, где у человека была такая же проблема. Он с ней долго мучился и в итоге выяснилось, что причиной разрывов был устаревший принтер. Он заменил пользователю принтер и проблема ушла. Я пошел в экспериментах дальше, принтера у меня другого не было и я сделал просто, находящийся на локальном компьютере пользователя программный принтер PDF, по умолчанию. Пользователь подключался по RDP к «удаленке» и его канал больше не рвался. При печати ему приходилось выбирать просто 2й принтер, а не тот, что по умолчанию.

Пользователь №2 (ОС WIndows 7 (все обновления)): при печати с RDS выскакивает ошибка неверного параметра/аргумента. На данный момент проблема не решена. Будем наверно приобретать windows 10 и переустанавливать на компьютере пользователя систему. Если у кого есть другие идеи буду рад их здесь увидеть!

Просмотров:

4 874

Установка службы удаленных рабочих столов (RDS) на Windows Server 2019 состоит из многих шагов, но в действительности это очень просто. Из статьи вы узнаете о том, как установить эту службу в доменной среде, которая требует наличия двух серверов.

Предварительные условия

Перед началом установки RDS необходимо убедиться, что выполняются два требования, а именно:

- все серверы подключены к домену;

- есть по крайней мере два доступных сервера.

Необходимо, чтобы было именно два сервера, так как для роли RD Licensing, согласно лучшим практикам Microsoft, требуется отдельный сервер. В данной инструкции мы будем использовать для этой роли контроллер домена, что не вполне соответствует лучшим практикам, но мы делаем это, чтобы упростить демонстрационную установку.

Установка базовых ролей службы удаленных рабочих столов

Для начала мы добавим к основному RDS-серверу следующие роли:

- RD Connection Broker (Посредник подключений к удаленному рабочему столу);

- RD Web Access (Веб-доступ к удаленным рабочим столам);

- RD Session Host (Узел сеансов удаленных рабочих столов).

Пошаговая установка

- В диспетчере сервера на основном RDS-сервере, на котором выполняется установка, откройте Add Roles and Features Wizard (мастер добавления ролей и компонентов) и выберите Remote Desktop Services installation(установку службы удаленных рабочих столов).

2. Для этой инструкции мы используем опцию Quick Start (Быстрый старт), но если вам требуется больше контроля над процессом установки, вы можете выбрать Standard Deployment (Стандартную установку), которая позволяет редактировать большее количество настроек.

3. Далее мы выбираем Session-based desktop deployment (Установка рабочих столов на основе сеансов), так как это стандартная модель подключения к удаленным приложениям и удаленным рабочим столам, используемая в большинстве установок RDS.

4. В разделе Server Selection (Выбор сервера), выберите сервер, на который мы устанавливаем RDS.

5. Чтобы начать установку, выберите Restart the destination server automatically if required (Автоматический перезапуск конечного сервера в случае необходимости) и кликните на Deploy (Установить).

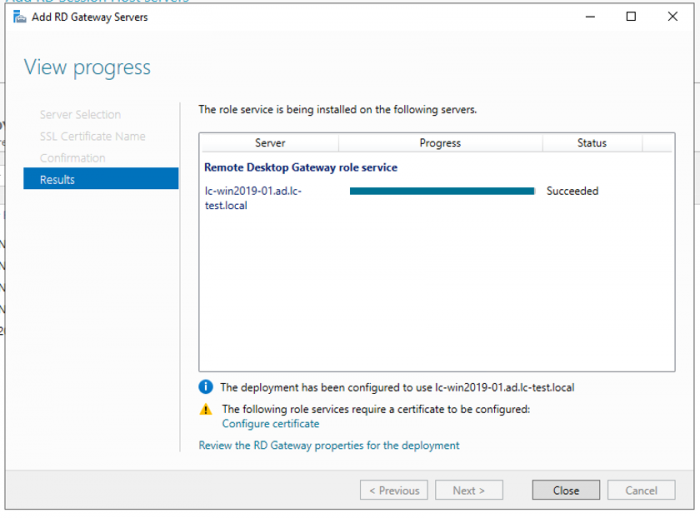

6. Проверьте, что все роли успешно установлены перед тем, как переходить к следующим шагам.

Добавление дополнительного сервера

В этой инструкции мы используем доменный контроллер в качестве сервера лицензирования удаленных рабочих столов, но для упрощения установки этой роли мы можем добавить дополнительный сервер в диспетчере серверов.

- Чтобы добавить дополнительный сервер, кликните правой кнопкой мыши на All Servers (Все серверы), выберите Add Servers (Добавление серверов), а затем выберите нужный сервер в Active Directory.

2. Перейдите на экран Remote Desktop Services (Службы удаленных рабочих столов) и кликните на зеленом плюсе над RD Licensing (Лицензирование удаленных рабочих столов).

3. Откроется окно Add RD Licensing Servers (Добавление серверов лицензирования удаленных рабочих столов), в котором вы сможете выбрать дополнительный сервер для роли RD Licensing.

4. Кликните на Add (Добавление), чтобы установить роль на дополнительный сервер.

5. Убедитесь, что установка завершена и зеленый плюс над RD Licensing заменен на соответствующий значок.

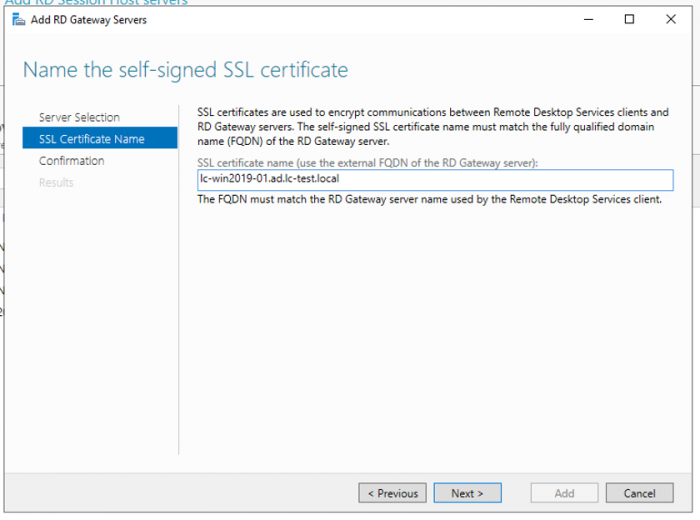

Добавление роли RD Gateway Role

Теперь нам нужно добавить RD Gateway Role (роль службы шлюза удаленных рабочих столов) к основному RDS-серверу.

- На экране Remote Desktop Services (Службы удаленных рабочих столов) кликните на зеленом плюсе над RD Gateway (Шлюз удаленных рабочих столов).

- Выберите основной RDS-сервер для установки этой роли.

3. Присвойте самоподписанному SSL-сертификату полное доменное имя.

4. Кликните Next и потом Add, чтобы установить роль на основной RDS-сервер.

Настройка параметров установки

Теперь, когда все роли установлены, можно перейти к настройке параметров установки.

- Откройте экран Remote Desktop Services и в выпадающем списке Tasks (Задания) кликните на Edit Deployment Properties (Редактирование параметров установки).

2. На экране RD Gateway оставьте настройки по умолчанию и кликните на пункте меню RD Licensing.

3. Выберите Per User (По количеству пользователей) на экране RD Licensing. Вы можете выбрать любую из двух опций, но в целях обучения мы выбираем Per User.

4. Обратите внимание на URL на экране RD Web Access (Веб-доступ к удаленным рабочим столам). Позже мы будем его использовать для доступа к установленным приложениям.

5. В целях тестирования можно оставить сертификаты как Not Configured (Не сконфигурированные) и нажать OK, чтобы сохранить параметры установки.

Если вы хотите сконфигурировать сертификат, вам придется делать это для каждой службы роли по отдельности.

Верификация службы удаленных рабочих столов

По умолчанию после установки создается QuickSessionCollection, куда входят Calculator, WordPad и Paint в качестве удаленных приложений. Мы можем использовать это для тестирования установки RDP.

- Для тестирования IIS перейдите по ссылке, представленной на экране RD Web Access, или используйте https://localhost/rdweb/, если вы находитесь на RDP-сервере.

2. Подключитесь к сеансу IIS RDS с помощью доменной учетной записи.

3. Запустите удаленное соединение: то, которое вы сконфигурировали, или удаленное приложение по умолчанию.

Установка службы удаленных рабочих столов может состоять из многих шагов, но после изначальной настройки ее легко конфигурировать и использовать. Удаленные приложения обеспечивают значительную гибкость, как и возможность настраивать коллекции RDP-подключений для предложения их пользователям.

Remote Desktop Services Overview

Remote Desktop Services (RDS), known as Terminal Services in Windows Server 2008 and earlier, is one of the components of Microsoft Windows that allow a user to take control of a remote computer or virtual machine over a network connection. RDS is Microsoft‘s implementation of thin client, where Windows software, and the entire desktop of the computer running RDS, are made accessible to a remote client machine that supports Remote Desktop Protocol (RDP). With RDS, only software user interfaces are transferred to the client system. All input from the client system is transmitted to the server, where software execution takes place.

This blog post shows how to install and configure Remote Desktop Services.

This same step applies to Windows Server 2012, Windows Server 2012 R2, Windows Server 2016, Windows Server 2019

Install Remote Desktop Gateway Service Role

In Server Manager, click Manage, and then click Add Roles and Features. The Add Roles and Features Wizard opens.

In Before You Begin, click Next.

In Select Installation Type, ensure that Role-Based or feature-based installation is selected, and then click Next.

In Select destination server, ensure that Select a server from the server pool is selected. In Server Pool, ensure that the local computer is selected. Click Next.

In Select Server Roles, in Roles, select Remote Desktop Services. then click Next.

In Select features, click Next.

In Remote Desktop, click Next.

In Select Server Roles, in Roles, select Remote Desktop Gateway. When you are prompted to add required features, click Add Features, and then click Next.

In Network Policy and Access Services, click Next.

In Web Server Role (IIS), click Next.

In Select role services, click Next.

Select Install on the Confirmation pane of the Add Roles and Features Wizard to begin Remote Desktop Gateway Role service installation. Selecting the Restart, the destination server automatically if required option in the Confirmation pane will force a restart of the computer after installation is complete.

Click Close

In Server manager select Tools then Remote desktop services then click Remote Desktop Gateway Manager

In RD Gateway Manager, Click View or modify certificate properties to

select Certificate.

In Import Certificate, select your Certificate and Click Import

Click Apply and OK

Create the Connection Authorization Policy and the Resource Authorization Policy

In the left pane, navigate to Policies, click on Connection Authorization Policies. On the Actions pane on the right, right click Create New Policy, and select Wizard.

Select Create a RD CAP and a RD RAP (recommended) and click Next

Give the policy a name. click Next

Click Add Group

I will select the Domain Admins group. Normally you would create another user group which you add users that you want to allow to use the Remote Desktop Gateway.

This option lets you allow connection based on computers that clients are connecting from. These computers need to be domain joined and that domain is in some ways related to the domain that the remote desktop gateway is a part of. Click Next.

Accept the default setting for device redirection, and click Next.

Enter the timeout values as per below. Click Next.

After you verify the information on the RD CAP Settings Summary page, then click Install.

Give the policy a name. click Next

I will select the Domain Admins group as I have already selected Domain Admins as the group which can use the Remote Desktop Gateway. Then click Next.

Select Allow users to connect to any network resource (Computer) then click next.

If the remote desktop port on the servers were changed from the default, use this screen to specify the port. Otherwise, select Allow connections only to port 3389. Click Next.

Review RD RAP Summary, then Click Finish

Click Close

Policy Successfully Created