Windows 10 TPM — это аппаратное и программное решение Microsoft, которое является частью процесса запуска компьютера и защищает наши данные, не позволяя никому получить доступ к хранимой информации. Чипы TPM используются все чаще и физически отделены от основного ЦП но подключены к главной цепи оборудования. Таким образом, когда программное обеспечение генерирует ключ или сертификат зашифрованных данных, эта информация сохраняется в TPM компьютера или планшета и предотвращает ее восстановление при атаке.

Содержание

- Что такое TPM?

- Как узнать, совместимо ли наше оборудование

- Преимущества использования компьютера с TPM

- Могу ли я удалить TPM?

TPM — это Trusted Platform Module или, другими словами, технология Trusted Platform Module. Аппаратный чип, включающий в себя различные механизмы физической безопасности, позволяющие защитить компьютер. Чип представляет собой защищенный криптографический процессор, «предназначенный для выполнения криптографических операций». Для этого он включает в себя несколько механизмов безопасности, которые означают, что даже если на вашем компьютере есть вредоносные программы или вирусы, они не представляют никакого риска или изменений в нем.

То, что позволяет нам технология Windows TP или безопасный (или доверенный) платформенный модуль, так это хранить зашифрованные ключи для защиты информации. Его основная задача — хранить ключи или зашифрованную информацию о наших учетных данных, что позволит нам иметь эту информацию в гораздо более безопасной среде, среде, которая будет недоступна в большинстве случаев. Благодаря тому, что это аппаратный чип, получить доступ к нашим данным для кого-то намного сложнее, так как их не будет в памяти.

Основано в 2016 , реализация TPM 2.0 на оборудовании компьютеров с Windows есть обязательный . Все производители, выпускающие планшеты, мобильные телефоны или компьютеры, совместимые с Windows 10, должны будут иметь модуль безопасности TPM для получения соответствующей сертификации от Microsoft.

Это изменение требований к сертификации оборудования. представляет собой улучшение безопасности для конечного пользователя — это то, над чем работает Windows, как мы можем видеть с помощью других мер, таких как Защитник Windows или двухэтапная аутентификация. В этом случае обязательство включать TPM 2.0 на все ваши компьютеры является ответом на необходимость защиты нашей информации от возможных внешних атак.

Когда мы используем приложение для полного шифрования диска , для большей защиты наших файлов и данных в Windows они используют TPM для выполнения этих операций. Создавая и сохраняя ключи шифрования на самом чипе, а не на жестком диске, мы гарантируем, что если кто-то украдет диск и установит его на другой компьютер, он не будет работать, они не смогут получить доступ к нашим данным. .

Как узнать, совместимо ли наше оборудование

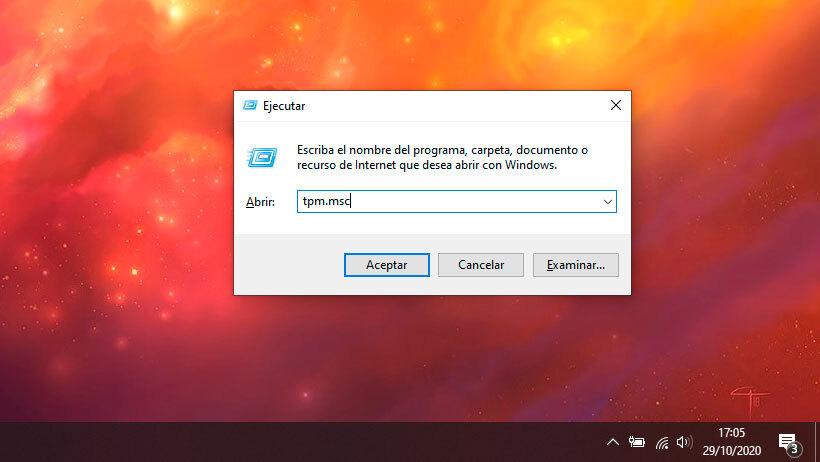

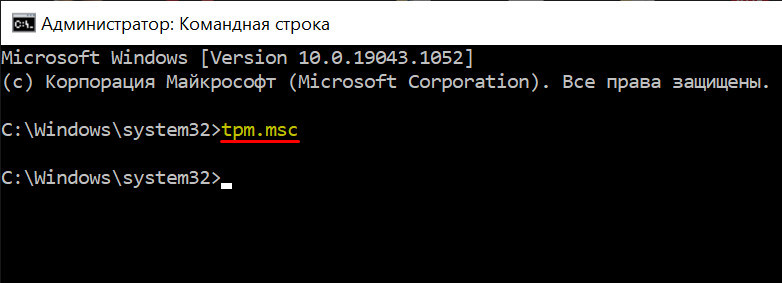

Чтобы узнать, совместимо ли наше оборудование с TPM, мы можем сделать это с самого компьютера, выполнив несколько очень простых шагов. Первое, что нам нужно сделать, это открыть окно «Выполнить» в Windows, и тогда мы сможем его найти.

- Коснитесь клавиш Windows + R на клавиатуре.

- Окно запуска откроется в левом нижнем углу.

- Введите tpm.msc

- нажмите OK

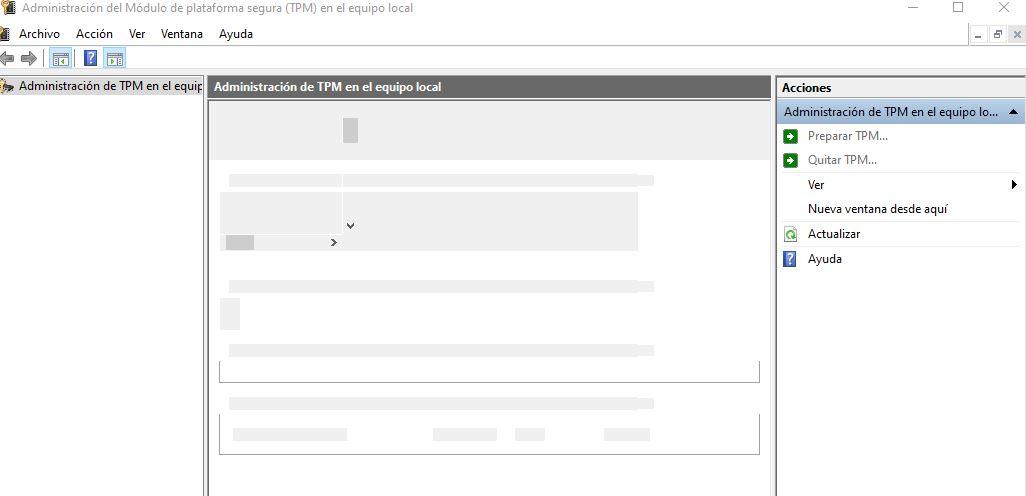

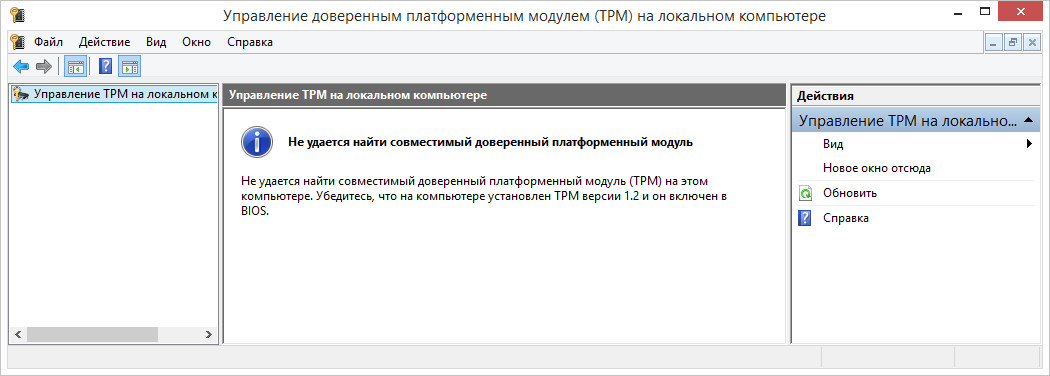

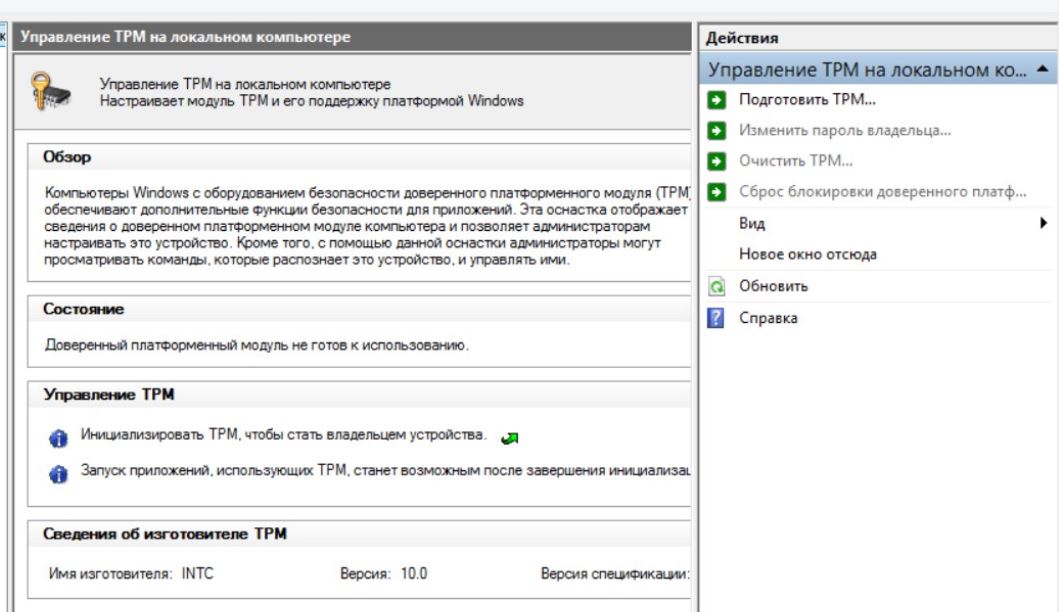

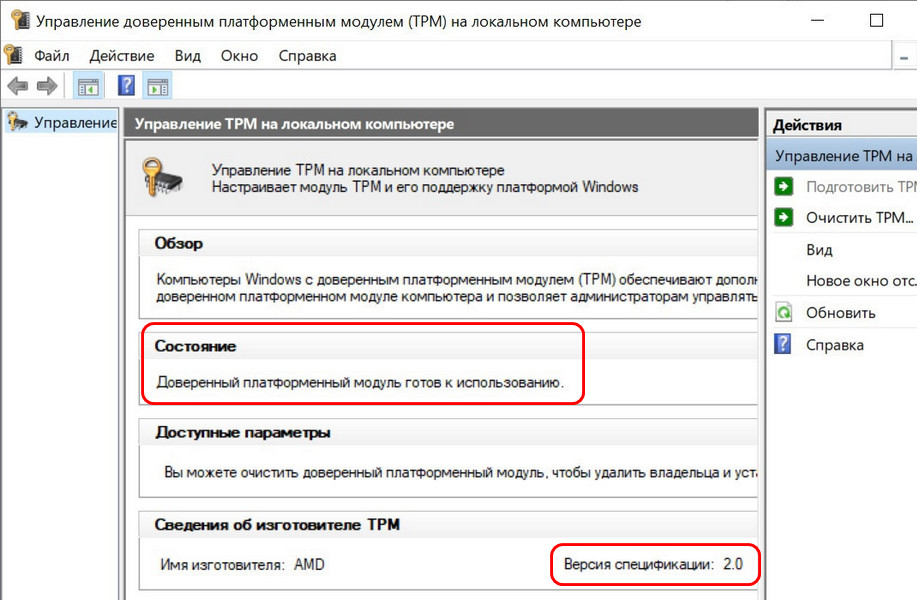

Это откроет модуль доверенной платформы TPM на локальном компьютере, как вы можете видеть на прилагаемом снимке экрана. В частности, вы откроете окно управления или настройки TPM, и мы увидим, совместим ли он. Это может быть автоматически обнаружено из окна администрирования, и вы можете тестировать, обновлять, управлять или просматривать шифрование. Отсюда мы можем создать пароль, заблокировать или разрешить команды или удалить TPM . Мы сможем управлять «дополнительной» безопасностью на компьютере, если научимся обрабатывать все функции в этом окне.

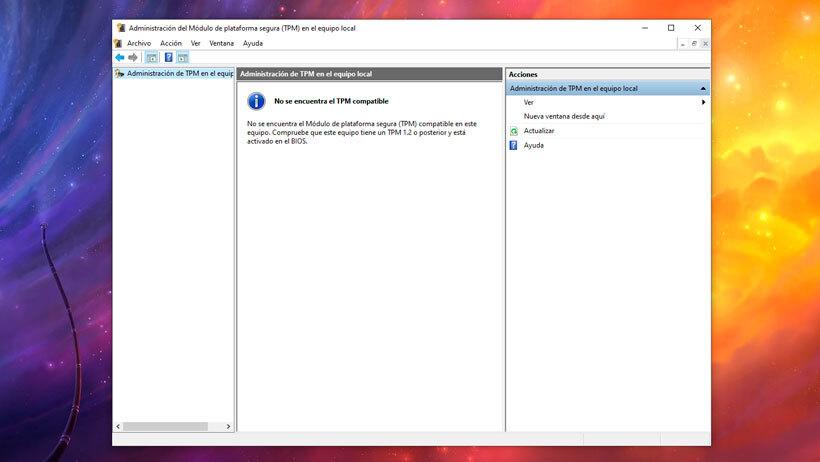

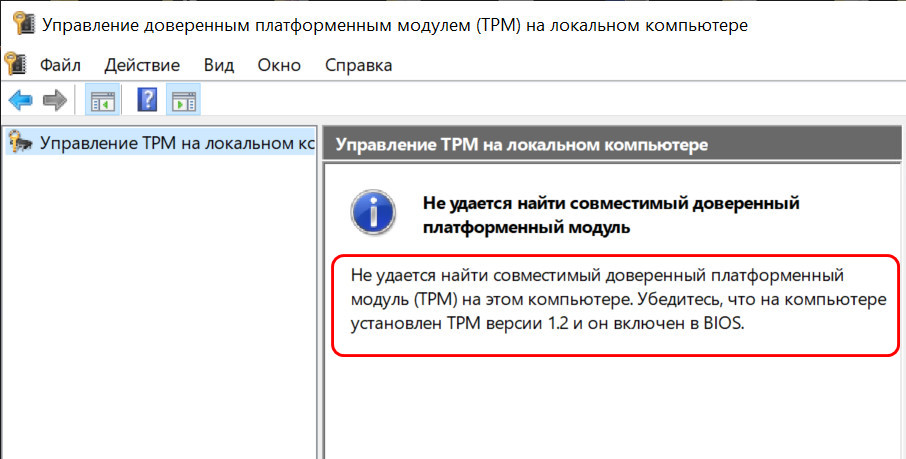

Это может появиться, а может и не появиться. Если на вашем компьютере нет TPM, вы увидите, что, выполнив описанные выше действия, появится надпись « На этом компьютере не обнаружен совместимый доверенный платформенный модуль (TPM). Убедитесь, что на этом компьютере установлен TPM 1.2 или новее, и он активирован в BIOS ». В этом случае перезагрузите компьютер и войдите в программу настройки BIOS, чтобы узнать, можете ли вы включить или отключить модуль.

Преимущества использования компьютера с TPM

Как указано в Windows, есть много преимуществ работы на машине с установленной микросхемой TPM. Во многих из наши обычный личные процедуры это будет важно, но это также будет важно, если мы будем использовать более продвинутые или фирменные функции. Например, если мы договариваемся с администрацией о том, что требуются сертификаты, электронные подписи или другие криптографические решения, защитите значения PIN-кодов для использования сертификата. Он также защищает компьютер от атак, поскольку в случае опасности закрытый ключ, связанный с сертификатом, не может быть скопирован с устройства.

Использование компьютера с TPM поможет нам получить такую же безопасность с физическими смарт-картами, без необходимости иметь для них считыватель. И, как мы видели, это также будет важно в том случае, если мы используем такие приложения, как BitLocker или Windows Hello для компаний. Короче говоря, уверенность в том, что нашим зашифрованным данным ничего не угрожает, всегда дает дополнительное спокойствие, и именно поэтому Microsoft хотела обеспечить, чтобы производители, которые хотят использовать Windows 10, устанавливали эту технологию.

Могу ли я удалить TPM?

Мы не говорим об удалении его с нашего компьютера, но вы можете удалить ключи TPM в некоторых случаях. Например, в качестве предварительной подготовки нашей команды перед установкой новой операционной системы. В этом случае мы можем стереть все ключи, хранящиеся в TPM, чтобы установка была чистой, а новая операционная система могла реализовать все функции, основанные на этой технологии безопасности. Очистка доверенного платформенного модуля приведет к его сбросу в состояние без владельца, поэтому Windows 10 снова станет его владельцем при повторном запуске.

Мы должны помнить, что удаление этих ключей приведет к us в потерять ключи и данные, защищенные TPM, например в качестве логинов, ПИН-кодов или виртуальных смарт-карт, поэтому мы должны сначала убедиться, что у нас есть резервные копии или восстановление этих данных. И также, что мы не должны делать это на компьютере, который не является нашей собственностью, например, если мы на работе или в университете.

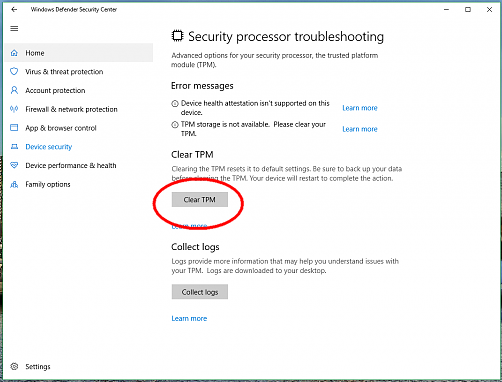

Процесс удаления очень прост. Открываем приложение Защитник Windows. Нажимаем на Устройство Охранник, введите сведения о процессоре безопасности (где мы можем увидеть информацию о TPM или его статус на случай, если он нам понадобится для любой другой проверки), найдите возможность Устранение неполадок процессора безопасности и, оказавшись внутри, нажимаем на Очистить TPM . После этого он попросит нас перезагрузить компьютер, чтобы завершить задачу.

Доверенный платформенный модуль (TPM) используется для повышения безопасности компьютера. Он используется такими службами, как шифрование диска BitLocker, Windows Hello и другие, для безопасного создания и хранения криптографических ключей, а также для подтверждения того, что операционная система и встроенное ПО на вашем устройстве соответствуют указанным сведениям и не были изменены.

Как правило, это отдельная микросхема на системной плате, хотя стандарт TPM 2.0 позволяет изготовителям, например Intel или AMD, встраивать возможности доверенного платформенного модуля в набор микросхем.

Доверенный платформенный модуль используется уже более 20 лет и входит в состав компьютеров с 2005 г. В 2016 г. версия TPM 2.0 (текущая версия на момент написания этой статьи) стала стандартом для новых компьютеров.

Когда вы шифруете данные, чтобы защитить их от посторонних глаз, программа для шифрования берет фрагмент данных, который нужно зашифровать, и объединяет его с длинной случайной строкой символов, чтобы создать новый (зашифрованный) фрагмент данных. Длинная случайная строка символов, используемая программой для шифрования, является криптографическим ключом.

Примечание: Незашифрованные данные называются «открытым текстом». Зашифрованная версия этих данных называется «зашифрованным текстом».

Расшифровать такой текст и прочитать исходный фрагмент данных может только пользователь, у кого есть правильный криптографический ключ.

Имеется ли на моем компьютере доверенный платформенный модуль?

Существует высокая вероятность того, что на вашем компьютере уже есть доверенный платформенный модуль и, если ему менее 5 лет, это версия TPM 2.0.

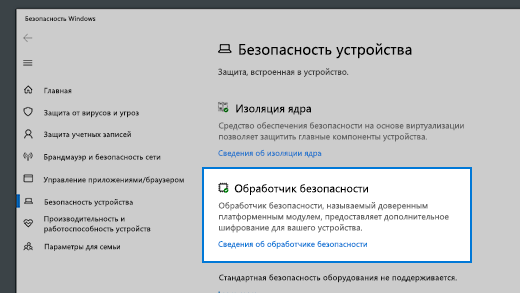

Чтобы узнать, есть ли доверенный платформенный модуль на вашем компьютере с Windows 10, выберите Пуск > Параметры > Обновление и безопасность > Безопасность Windows > Безопасность устройства. Если он у вас есть, на экране будет отрезок Процессор безопасности.

Совет: Если вы не видите раздел Процессор безопасности, возможно, на вашем устройстве есть TPM, но она отключена. Чтобы узнать, как включить его, см. статью Включение TPM 2.0 на компьютере.

Далее нужно узнать, какая версия доверенного платформенного модуля есть на вашем компьютере. Выберите Сведения об обработчике безопасности и на появившемся экране найдите версию спецификации. Должна быть указана версия 1.2 или 2.0.

Хотите узнать больше о доверенном платформенном модуле? См. статью Обзор технологии доверенного платформенного модуля.

Нужна дополнительная помощь?

Во многих компьютерах и ноутбуках сегодня можно встретить дополнительный чип, который называется TPM. В операционной системе он определяется в разделе «Устройства безопасности». Что это за зверь такой и для чего он, собственно, нужен мы и поговорим сегодня.

Доверенный платформенный модуль, или TPM (trusted platform module) – это отдельный микрочип на системной плате компьютера, который выполняет специфический круг задач, связанных с криптографией и защитой компьютера.

Например, с помощью криптопроцессора TPM можно осуществлять шифрование жёсткого диска компьютера. Конечно, это может делать и центральный процессор, но тогда ему придётся выполнять больше задач, и скорость шифрования и расшифрования будет гораздо ниже. Аппаратно реализованное шифрование в модуле TPM происходит практически без потери производительности.

Расшифрование (decryption) иногда некорректно называют дешифрование (deciphering). Разница между ними в том, что при расшифровании вам известен алгоритм и секретный ключ, которым зашифрованы данные, а при дешифровании – нет.

Также TPM может защищать учётные данные и проверять программы, запущенные в системе. Предотвращает заражение руткитами и буткитами (разновидности вредоносных программ, которые проникают в компьютер до загрузки операционной системы или скрывают своё присутствие в системе, и потому не могут быть распознаны системой), следя за тем, чтобы конфигурация компьютера не была изменена без ведома пользователя.

Кроме того, каждый криптографический модуль TPM имеет уникальный идентификатор, который записан прямо в микросхему и не может быть изменён. Поэтому крипточип может использоваться для проверки подлинности при доступе к сети или какому-либо приложению.

TPM может генерировать стойкие ключи шифрования, когда это требуется операционной системе (ОС).

Но прежде чем использовать модуль TPM, его необходимо настроить. Настройка модуля сводятся к нескольким простым действиям.

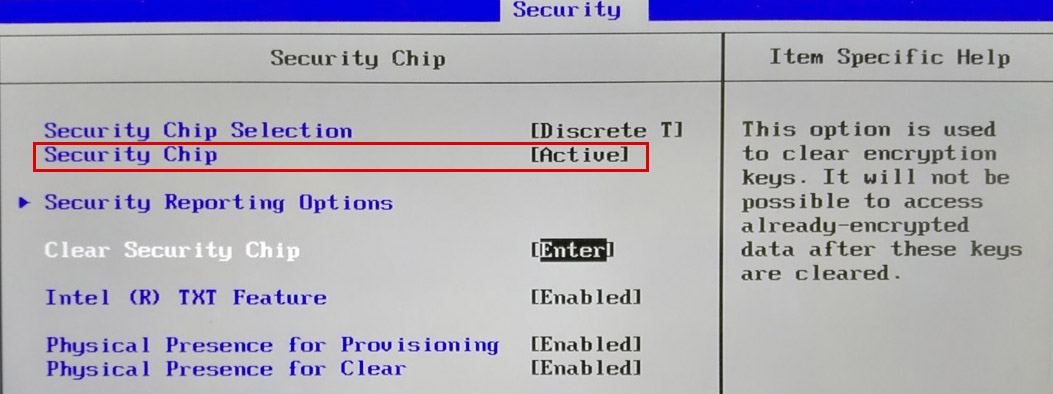

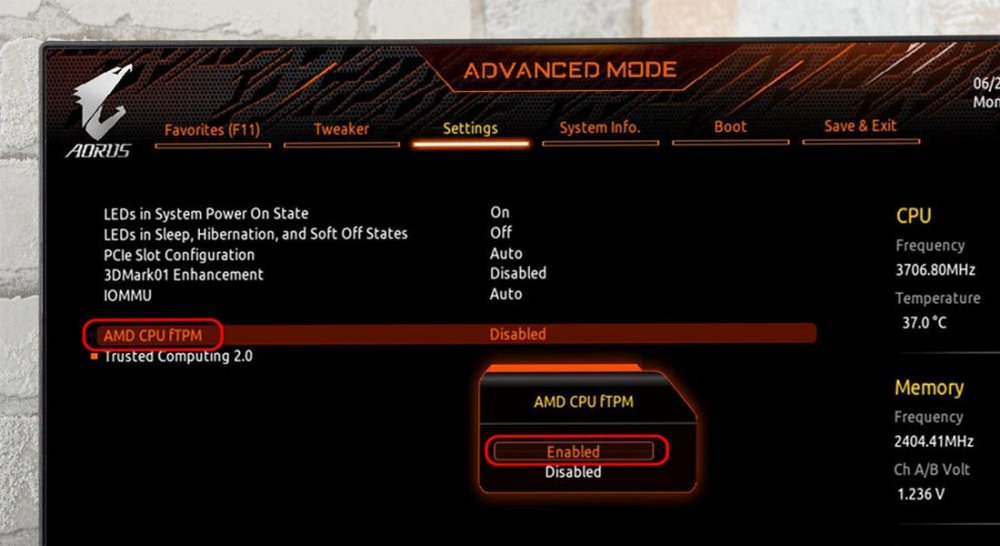

- Во-первых, чип нужно активировать в BIOS компьютера (если он не активирован).

- Во-вторых, нужно стать его владельцем на уровне операционной системы.

Рассмотрим эти шаги более подробно.

1Включение модуля TPM в BIOS компьютера

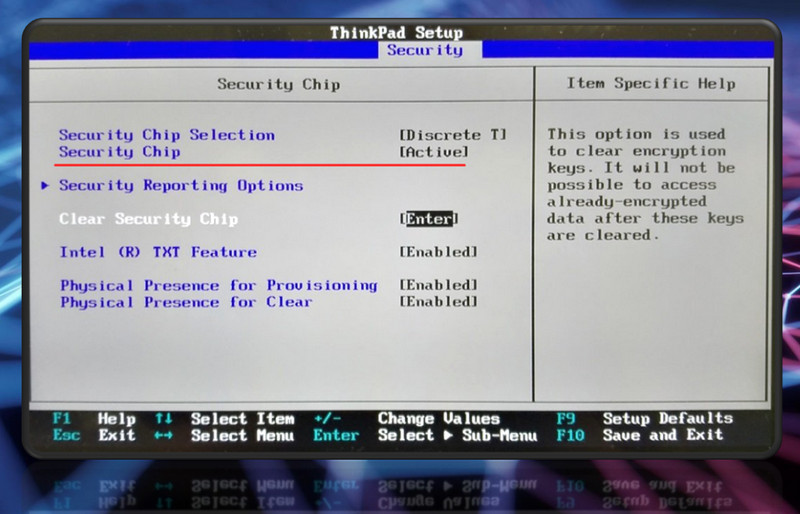

Для включения модуля зайдите в BIOS и перейдите в раздел, связанный с безопасностью. Хотя BIOS может существенно отличаться на разных компьютерах, как правило, раздел с настройками безопасности называется «Security». В этом разделе должна быть опция, которая называется «Security Chip».

Модуль может находиться в трёх состояниях:

- Выключен (Disabled).

- Включён и не задействован (Inactive).

- Включён и задействован (Active).

В первом случае он не будет виден в операционной системе, во втором – он будет виден, но система не будет его использовать, а в третьем – чип виден и будет использоваться системой. Установите состояние «активен».

Тут же в настройках можно очистить старые ключи, сгенерированные чипом.

Очистка TPM может пригодиться, если вы, например, захотите продать свой компьютер. Учтите, что стерев ключи, вы не сможете восстановить данные, закодированные этими ключами (если, конечно, вы шифруете свой жёсткий диск).

Теперь сохраните изменения («Save and Exit» или клавиша F10) и перезагрузите компьютер.

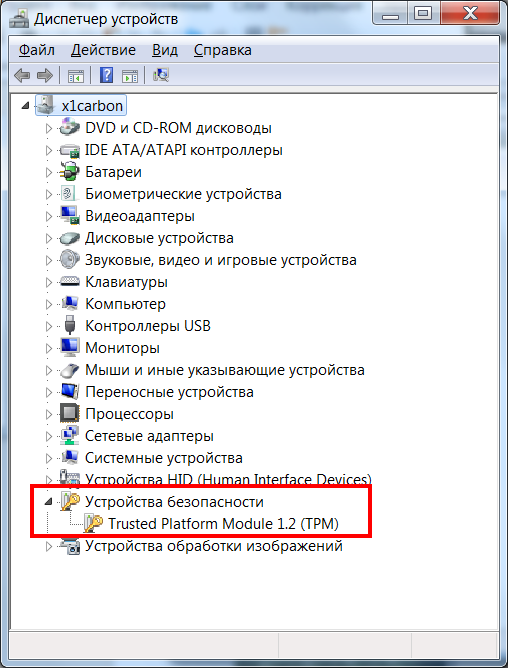

После загрузки компьютера откройте диспетчер устройств и убедитесь, что доверенный модуль появился в списке устройств. Он должен находиться в разделе «Устройства безопасности».

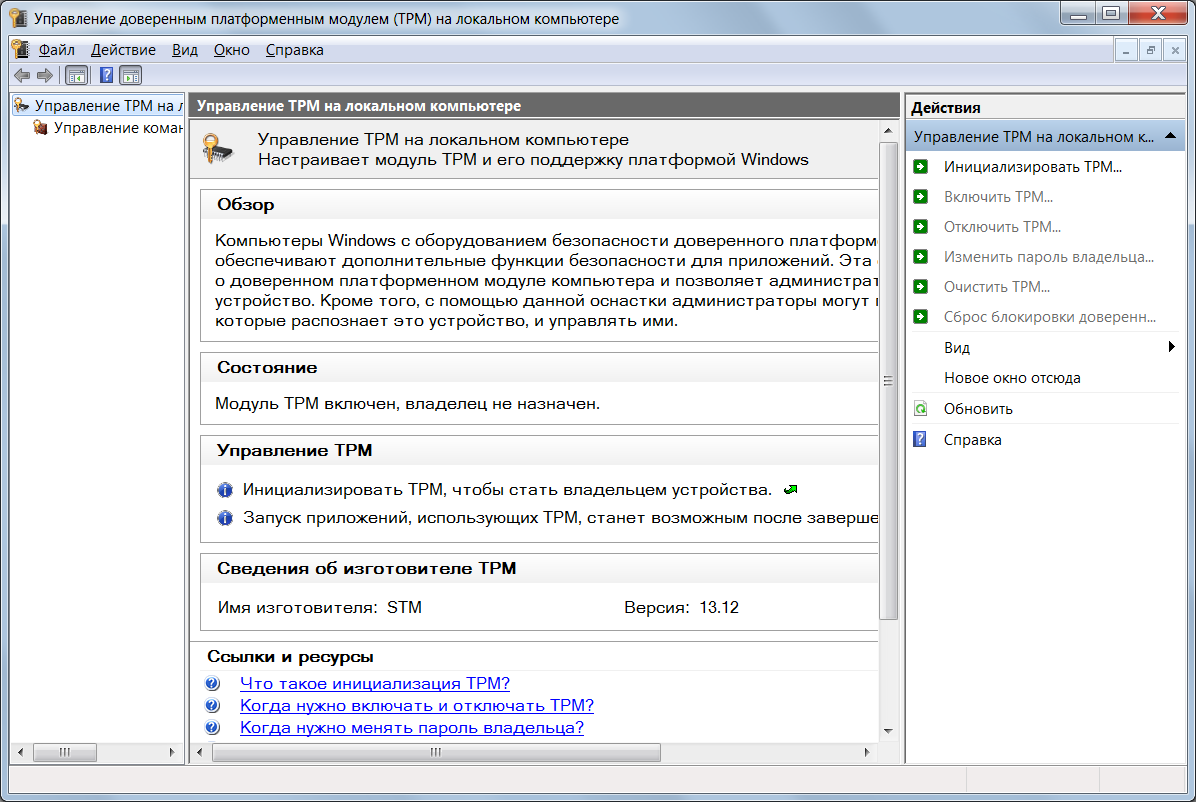

2Инициализация модуля TPM в Windows

Осталось инициализировать чип в операционной системе. Для этого нужно открыть оснастку управления модулем TPM. Нажмите кнопки Windows+R (откроется окно «Выполнить»), введите в поле ввода tpm.msc и нажмите «Ввод». Запустится оснастка «Управление доверенным платформенным модулем (TPM) на локальном компьютере».

Здесь, кстати, можно почитать дополнительную информацию – что такое TPM, когда его нужно включать и выключать, менять пароль и т.д.. Хороший цикл статей, посвящённый TPM, есть на сайте Microsoft.

В правой части оснастки находится меню действий. Нажмите «Инициализировать TPM…». Если эта возможность не активна, значит, ваш чип уже инициализирован. Если он инициализирован не вами, и вы не знаете пароль владельца, то желательно выполнить сброс и очистку памяти модуля, как описано в предыдущем пункте.

Когда запустится мастер инициализации TPM, он предложит создать пароль. Выберите вариант «Автоматически создать пароль».

Программа инициализации модуля TPM сгенерирует пароль. Сохраните его в файле или распечатайте. Теперь нажмите кнопку «Инициализировать» и немного подождите.

По завершении программа сообщит об успешной инициализации модуля. После завершения инициализации все дальнейшие действия с модулем – отключение, очистка, восстановление данных при сбоях, сброс блокировки – будут возможны только с помощью пароля, который вы только что получили.

Теперь действие инициализации стало неактивным, зато появилась возможность отключить TPM, сменить пароль владельца и сбросить блокировку модуля, если это произошло (модуль блокирует сам себя для предотвращения мошенничества или атаки).

Собственно, на этом заканчиваются возможности управления модулем TPM. Все дальнейшие операции, которые будут требовать возможности чипа, будут происходить автоматически – прозрачно для операционной системы и незаметно для вас. Всё это должно быть реализовано в программном обеспечении. В более свежих операционных системах, например Windows 8 и Windows 10, возможности TPM используются более широко, чем в более старых ОС.

Центральный процессор участвует во всех выполняемых операциях, в том числе шифрования, однако в некоторых моделях компьютеров для этих целей имеется отдельный чип, именуемый Trusted Platform Module или сокращенно TPM. Эта микросхема отвечает за выполнение специфических задач, а именно аппаратной криптографии и защиты данных. В чём заключается преимущество TPM? Как минимум в более высокой скорости шифрования и дешифрования.

Если вы используете BitLocker без TPM, задачи по выполнению фонового шифрования придется брать на себя ЦП, тогда как при использовании технологии последними станет заниматься модуль TPM. Также технология может быть использована для создания криптографических ключей и проверки подлинности устройств. Определить, включен ли TPM на компьютере нетрудно. Самый простой — выполните в окошке Run (Win + 10) команду TPM.msc.

Если в окне оснастки управления доверенными модулями будет указано, что модуль не найден, значит TPM как минимум отключен в BIOS.

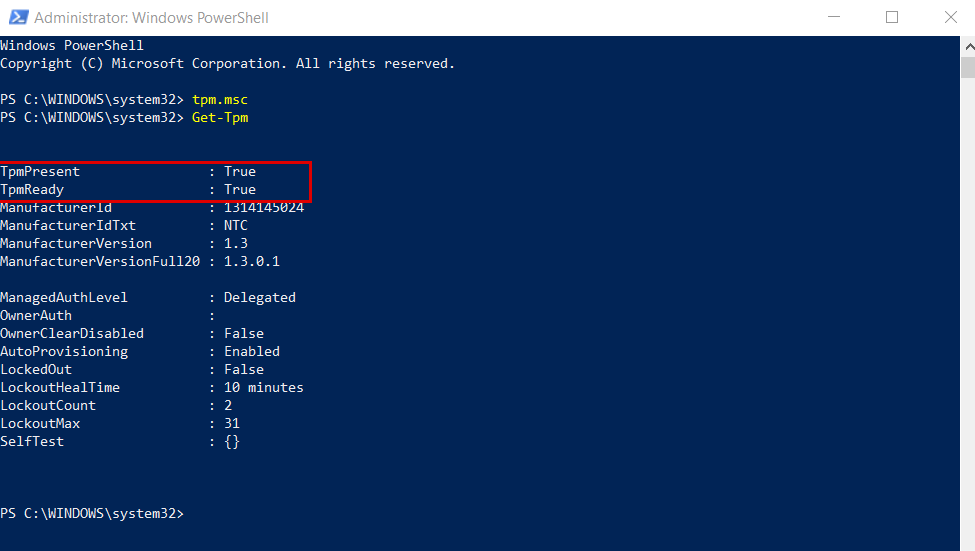

Убедиться же в его наличии или отсутствии на материнской плате можно с помощью командлета get-tpm, выполненного в запущенной от имени администратора консоли PowerShell.

Значение false параметров TpmReady и TpmPresent покажет, что криптопроцессор физически отсутствует, если же значение false имеет только параметр TpmReady, чип имеется, но он отключен в BIOS. Кроме того, при наличии на компьютере включенного, но не активированного криптографического модуля последний можно будет найти в Диспетчере устройств в разделе «Устройства безопасности».

В каких случаях может потребоваться очистка TPM

Если вы захотите продать свой компьютер, наверняка вы приложите все усилия для того чтобы максимально надежно удалить с него всю личную информацию. Учитывая тот факт, что при наличии соответствующих знаний и опыта ключи BitLocker могут быть извлечены из доверенного модуля, вполне разумным делом перед передачей ПК в чужие руки станет полное их удаление. В остальных случаях, если только у вас не возникли проблемы с работой модуля очищать его не рекомендуется.

Как очистить TPM

Очистить TPM можно разными способами, например, в BIOS (выбрав опцию Clear Security Chip).

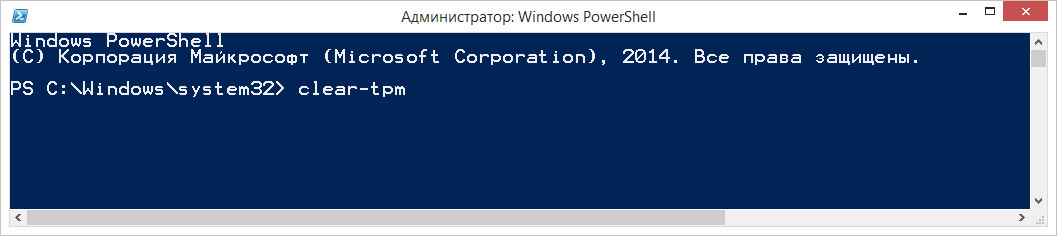

И непосредственно из работающей операционной системы. Для этого в запущенной от имени администратора PowerShell выполняем простую команду clear-tpm.

Также вы можете зайти в Центр безопасности Защитника Windows 10, выбрать там раздел «Безопасность устройства», зайти в дополнительные настройки обработчика безопасности и нажать там кнопку очистки TPM.

В более ранних версиях Windows выполнить эту процедуру можно из интерфейса оснастки управления доверенным модулем, выбрав в правой колонке опцию «Очистить TPM».

Загрузка…

Если у вас есть ноутбук или ПК с поддержкой TPM, и вы получаете сообщение в Центре безопасности Windows Defender, в котором сообщается, что вам необходимо обновить свой процессор безопасности или прошивку TPM, вам следует обновить его по приоритету. В этом руководстве я расскажу, как можно очистить TPM и обновить прошивку безопасности TPM.

Что такое TPM в Windows 10?

Trusted Platform Module (TPM) — является специализированным чипом. TPM обычно устанавливается на системную плату компьютера и взаимодействует с остальными компонентами системы с помощью аппаратной шины. Он может хранить ключи шифрования RSA, специфичные для хост-системы и аппаратной аутентификации. Чип TPM также содержит «пару» ключей RSA, называемую ключом подтверждения. Пара поддерживается внутри чипа и не может быть доступна с помощью программного обеспечения. Короче говоря, он может хранить важные данные, включая отпечатки пальцев, данные о лицах и т. д.

Как проверить есть ли TPM на компьютере?

Нажмите сочетание кнопок Win+R и введите tpm.msc. Модуль TPM может находиться в одном из следующих состояний: Готов к использованию, Готов к использованию в режиме ограниченной функциональности и Не готов к использованию. Чтобы воспользоваться большинством функций TPM в Windows 10, модуль TPM должен быть Готов к использованию.

Важно: Если у вас будет модуль, то вы сможете обновить и очистить TPM именно в этих параметрах справа. По этому вы можете не прибегать ниже к пунктам. Но, если что пойдет не так, ниже пункты именно для вас.

Примечание: При включении TPM могут быть проблемы с bitlocker, отключите bitlocker при включении модуля TPM.

Как обновить прошивку процессора безопасности TPM

Обновление для TPM обычно содержит исправление для уязвимости безопасности, которая может повлиять на безопасность операционной системы. В этом обновлении будет рассмотрена уязвимость, которую вам необходимо будет загрузить и установить. Также возможно, что обновления прошивки отправляются OEM-производителями, которые быстрее по сравнению с Windows Update.

Загрузка и установка обновлений для Windows

Это лучший способ обновить ваш TPM. Если у вас отключены автоматические обновления, то обновите windows до последней версии через центр обновления Windows или установите патчи вручную, через каталог micosoft.

Установка обновлений прошивки OEM-производителями

Многие OEM-производители, включая Microsoft, предлагают обновления встроенного ПО отдельно. Если обновление прошивки TPM не было включено в Центр обновления Windows, то вам придется вручную загрузить и применить его. Ниже приведен список OEM-производителей, с которых вы можете загрузить обновление.

- Microsoft Surface Devices

- Acer

- Fujitsu

- HP Customer Support

- HP Enterprise Support

- Lenovo

- Panasonic

- Toshiba

Как очистить TPM

После того как вы установили обновление прошивки либо через Центр обновления Windows, либо с веб-сайта OEM, вам также потребуется очистить TPM. Это важно для обеспечения безопасности данных. Очистка вашего TPM приведет к сбросу вашего процессора безопасности до его настроек по умолчанию.

- Откройте Защитник Windows 10, перейдите Безопасность устройств. Далее найдите Устранение неполадок процессора безопасности и нажмите Очистить TPM. Перед завершением процесса необходимо перезагрузить устройство.

Очистить TPM с помощью PowerShell

Есть команда, которая сбрасывает модуль Trusted Platform Module в состояние по умолчанию и удаляет значение авторизации владельца и все ключи , хранящиеся в модуле TPM. Эта команда использует значение авторизации владельца, хранящееся в реестре, вместо указания значения или использования значения в файле.

- Откройте PowerShell от имени администратора и введите Clear-Tpm

Смотрите еще:

- Изоляция ядра и Целостность памяти в Защитнике Windows 10

- Включить повышенный уровень Защитника Windows 10

- Включить и использовать Exploit Protection в Windows 10

- Как включить Strict Site Isolation в браузере Chrome и Yandex

- Шифрование сайта скриптом для майнинга Coinhive

[ Telegram | Поддержать ]

Что это за загадочный маленький чип такой, который необходим для Windows 11? Дэриен Грэм-Смит разбирается.

Купи вы сегодня компьютер с Windows ОС, и в нём наверняка будет модуль TPM. Доверенный платформенный модуль – это, по сути, обычный чип, который отвечает за безопасность. Разработала его Trusted Computing Group. Это отраслевая организация с более чем 100 членами, в том числе AMD, Dell, Google, Intel, Lenovo и Microsoft. Вместе они работают над тем, чтобы сделать вычислительные устройства и приложения более защищёнными.

Организация так или иначе функционировала с 1999 года. Первый TPM-стандарт, где в полной мере изложена функциональность модуля, опубликовала в 2009 году (любопытно, что представлен он был в версии 1.2). Разработчики быстро взяли его на вооружение. Случилось это отчасти благодаря тому, что его стала поддерживать Windows Vista. В 2015-м в спецификацию TPM 2.0 добавили несколько функций, а модуль по-прежнему оставался передовой технологией для «доверенных вычислений».

Несмотря на широкое распространение, TPM всегда был необязательным компонентом. Включать ли его в дизайн устройства, решал производитель. Пользователь же в свою очередь решал, включать ли его в настройках BIOS. Однако с выходом Windows 11 расклад поменялся. Microsoft объявила, что будет поддерживать последнюю версию ОС только на тех компьютерах, где установлен и включён TPM 2.0.

Решение оказалось спорным. Для установки Windows 10 не требовался модуль, да и Windows 11 тоже без него обойтись может. Microsoft даже выпустила инструкцию, чтобы пользователи могли обновиться до Windows 11 без TPM (pcpro.link/331tpmhack). Однако в таком случае ваш ПК лишится поддержки и, возможно, не будет получать обновления в будущем.

Так почему же Microsoft решила сделать модуль TPM 2.0 обязательным? Чтобы узнать это, надо разобраться, что такое TPM и как он работает.

Где находится TPM?

Доверенный платформенный модуль изначально задуман как маленький недорогой чип, который был интегрирован в процессор на материнской плате. Когда использование TPM вошло в обиход, производители стали припаивать чип напрямую к плате.

Технический стандарт не требует, чтобы TPM был выполнен в виде физического чипа. На практике все функции TPM могут выполнять встроенные программы CPU. Собственно, это и происходит с процессорами на Windows 11: ОС поддерживает определённый перечень аппаратного обеспечения от Intel и AMD.

Как работает TPM?

TPM работает как мини-компьютер. Он принимает команды, отвечает на них, а также хранит и выдаёт информацию. Для этого у него имеется встроенная память: по техническому стандарту у модуля должно быть по крайней мере 7 Кб хранилища, однако у новых TPM имеется свыше 100 Кб. Память эта энергонезависима, т. е. сохраняет данные после отключения питания, как и SSD.

Понятно, что для того, чтобы хранить и извлекать данные, можно обойтись жёстким диском. ТPM же отличают условия, на которых предоставляется доступ к информации.

К примеру, если приложение вверяет пароль TPM, то модуль может сделать этот пароль доступным только для того процесса, где он изначально был сохранён. Если же информацию запрашивает другая программа — например, зловред какой-нибудь — TPM откажет в доступе. Поскольку модуль полностью независим от Windows, вредонос, по сути, загнан в угол.

Итак, TPM может как разрешить, так и запретить предоставлять данные. Происходит так потому, что модуль способен оценить состояние аппаратной конфигурации и войти в ПО, запущенное на ПК. Таким образом он определяет, является ли среда знакомой и безопасной, и реагирует соответственно.

Если установить пароль при включении ПК, TPM здесь тоже будет полезен: модуль сверит введённые учётные данные с теми, что хранятся в его памяти. Так злоумышленник не сможет отделаться от процедуры ввода пароля, просто очистив BIOS.

Защита от брут-форса тоже предусмотрена: если ввести неверный пароль несколько раз, придётся подождать некоторое время, прежде чем попытаться снова. Причём время ожидания увеличивается после каждой неудачной попытки. Большое число неудачных попыток приведёт к принудительной отсрочке на сутки. И не пытайтесь поменять дату в BIOS или вынуть батарейку CMOS — у TPM имеются собственные часы.

Это всё очень хорошо: TPM может перекрыть злоумышленникам доступ к системе и не дать зловреду заполучить учётные данные. Но мы пока не рассказали о главной функции TPM.

Криптографическая магия

TPM может хранить данные как в исходном виде, так и в зашифрованном. В последнем случае речь идёт о криптографии с открытым ключом. Такой метод подразумевает наличие пары ключей шифрования, один из которых можно держать в секрете, а другой – в открытом доступе. Зашифровать сообщение может любой, кто владеет общим ключом, а расшифровать тот, у кого имеется секретный ключ. Кроме того, секретный ключ используется, чтобы автоматически генерировать криптографическую хэш-функцию сообщения или файла. Так вы подтвердите использование общего ключа, т. е. то, что он был «подписан» вами и не является подделкой.

Итак, после того, как вы сохраните секретный ключ в TPM, он (ключ) сможет шифровать и расшифровывать файлы, а также создавать подписи. Если же в системе что-то пошло не так или же запрос поступил от неизвестного процесса, TPM просто откажется сотрудничать. Отправлять ключ обратно ключ в ОС нет необходимости, поскольку там его можно отследить. Лучше всего его полностью изолировать, так, чтобы извлечь его было нельзя никаким образом.

Как работает TPM в Windows

Улучшить защиту любого приложения, где есть функция шифрования, можно с помощью TPM. Это надёжнее, чем хранить ключи в системной памяти или на диске. Windows упрощает процесс шифрования за счёт компонента ОС под названием Platform Crypto Provider (Поставщик платформы для шифрования). Компонент предоставляет средства шифрования на базе TPM, а разработчикам не нужно вникать в работу модуля.

Вероятно, самая известная программа для шифрования в Windows —BitLocker. Она шифрует диск целиком, за исключением диспетчера загрузки Windows. Когда вы включаете компьютер, диспетчер запускается в обычном режиме. Увидев, что системный диск зашифрован, программа запрашивает ключ расшифровки у TPM. Модуль, признав в диспетчере загрузки доверенный процесс, предоставляет ключ. Ключ открывает доступ к файлам запуска Windows и другим данным, в результате чего компьютер загружается.

Сама по себе процедура может показаться бессмысленной, поскольку расшифровка и загрузка диска происходят автоматически. Это, однако, означает, что единственный способ получить доступ к ПК – это запустить Windows. Если пытаться получить доступ к диску с помощью другой ОС или другого железа, всё, что вы увидите – это нечитаемые зашифрованные данные. Если же TPM обнаружит изменения в коде диспетчера загрузки или в оборудовании, то откажется предоставить ключ и тем самым не даст зловреду внедриться в код запуска.

В целом, это хорошо, что BitLocker использует модуль, чтобы изолировать свой криптографический ключ. Отсюда возникает вопрос: что будет, если, к примеру, хост-компьютер сломается, и вам нужно перенести жёсткий диск на новую систему. Microsoft всё продумала: если диск зашифрован, BitLocker сгенерирует пароль восстановления из 48 символов. С помощью него можно расшифровать весь диск. По понятным причинам, хранить пароль на самом диске небезопасно. Если речь идёт о корпоративных компьютерах, он будет записан в доменные службы Active Directory. Доступ к нему могут получить только администраторы сети. Пароли обычных пользователей хранятся в аккаунтах Microsoft и находятся через поиск по сайту.

BitLocker доступен только в версиях Pro и Enterprise на 10-й и 11-й Windows. Но это не значит, что пользователи Home версии не могут позволить себе те же функции защиты. Они могут включить функцию под названием Device Encryption. Шифрование здесь работает так же, как в BitLocker: главное отличие в том, что Device Encryption менее придирчив к изменениям в железе и программной среде.

Также TPM помогает улучшить работу других элементов защиты. В Windows Enterprise и Education есть технология под названием Device Guard. Она применяется для запуска приложений в защищённой виртуальной среде. Через неё нельзя получить доступ к системному ПО. Credential Guard, в отличие от Device Guard, хранит секретные данные вроде хэшей паролей и учётных данных в виртуальной машине, к которым процессы, протекающие в обычной ОС, не могут получить доступ.

Кроме того, TPM может понадобиться сетевым службам Windows. Так они удостоверятся, что компьютер, что пытается подключиться к серверу, тот же, что был изначально зарегистрирован. Они же проверяют, использует ли ПК BitLocker и другие средства защиты. Так обеспечивается гарантия безопасности на каждый день, а также удалённая поддержка и администрирование.

Что нового в TPM 2.0?

Windows 11 требуется не просто любой модуль TPM, ей нужна именно версия 2.0. Однако разница между спецификациями не велика. Всё описанное раннее может делать и оригинальный стандарт 1.2.

Ко времени выхода TPM 2.0 технологии значительно модернизировались. Изначально в спецификации модуля использовался популярный в то время метод шифрования RSA. Новая же версия также поддерживает более сильную криптографию на основе эллиптических кривых. Кроме того, он генерирует 256-битные хэши SHA-2. Взломать их сложнее, чем 160-битные SHA-1, которые стандарт TPM поддерживал изначально. Понятно, что Microsoft хотела стандартизовать самую безопасную версию TPM.

Возможно, ещё одна причина, почему Microsoft настаивает именно на второй версии модуля, заключается в том, что модуль работает с BIOS UEFI. Именно этот интерфейс компания рекомендовала долгое время в качестве лучшего выбора для Windows. Помимо того, что UEFI позволяет интегрировать некоторые функции BIOS в Windows, интерфейс также поддерживает защищённую загрузку. Это означает, что ОС не загрузится, если хэши не совпадают. А это в свою очередь гарантирует, что, если какой-нибудь руткит вмешивается в процесс запуска Windows, ОС не загрузится, и вы поймёте, что что-то идёт не так.

Проблемы с TPM

Огромное число пользователей жалуется на то, что требования к железу для Windows 11 излишни: для повседневных задач старый компьютер вполне сгодится для новой ОС. Однако есть те, кто не согласен с самой идеей TPM. Они утверждают, что модуль создаёт ложное чувство безопасности.

Важно понимать, что модуль не защитит от всех типов атак. Они бессилен против кейлоггеров — ПО, следящим за тем, какие клавиши вы нажимаете, когда вводите пароль на клавиатуре. Или от фишинговых писем, адресат которых предлагает ввести учётные данные на мошенническом веб-сайте. Может быть, поэтому Apple не присоединилась к Trusted Computing Group. Вместо этого компания разработала свой чип безопасности T2. Он следит не только за сохранностью ваших идентификационных данных, вроде отпечатка пальцев или пароля, но и контролирует микрофон, камеру и другое оборудование.

Беспокойство также вызывает вероятность того, что модуль может запретить пользователю делать то, что хочется на своём компьютере. К примеру, ОС с помощью TPM может удалённо проверить, действительно ли приложение разработал тот или иной издатель, и отказать в доступе, если оно не соответствует заявленной подписи. Хуже того, доступ к приложению может быть закрыт в любой момент– например, когда разработчик останавливает его поддержку или прекращает продажи.

Такие опасения высказывались в первые годы существования концепции доверенных вычислений. СМИ именовали модуль DRM-чипом, а Ричард Столлман, основатель движения свободного ПО, высмеивал TPM, однажды в шутку назвав его «вероломные вычисления». Сегодня о проблемах подобного рода почти не говорят. Теперь стало понятно, что, по всей вероятности, такие ограничения нужно реализовывать через облачные подписки на ПО, а не с помощью TPM.

Однако здесь не место вступать в эту дискуссию. Одно можно сказать наверняка: несмотря на то, что рост популярности TPM привёл к тому, что требования к безопасности ужесточились, мы не стали жить как при Большом Брате, как многие того боялись. Да, неприятно видеть, как Microsoft лишает огромное число компьютеров последней ОС. Но за стремление корпорации создать новый базовый уровень безопасности и за желание, чтобы грядущее поколение ПК было максимально защищённым, разносить в пух и прах компанию мы всё-таки не станем.

Содержание

- Как включить доверенный платформенный модуль (TPM) на компьютере, на котором он есть

- Включение TPM в настройках Windows 10

- Как включить TPM во время загрузки компьютера

- Устранение неполадок в TPM

- О инициализации и владении TPM

- Инициализация TPM устранения неполадок

- Устранение проблем сетевого подключения для Windows 10, версий 1507 и 1511 или Windows 11

- Системы устранения неполадок с несколькими TPM

- Очистка всех ключей от TPM

- Меры предосторожности, которые необходимо принять перед очисткой TPM

- Включите или отключите TPM (доступно только с TPM 1.2 с Windows 10 версии 1507 и выше)

- Включаем TPM

- Отключение TPM

- Использование комлетов TPM

- Что такое доверенный платформенный модуль (TPM)?

- Имеется ли на моем компьютере доверенный платформенный модуль?

- доверенный платформенный модуль (TPM) (TPM) на Windows 10 IoT Базовая

- Что такое TPM?

- Зачем нужен TPM?

- Архитектура TPM

- Что такое TBS?

- решения TPM, доступные в Windows IoT Core

- TPM встроенного по (Фтпм)

- Дискретный доверенный платформенный модуль (Дтпм)

- Программный доверенный платформенный модуль (Стпм)

- Включить TPM 2.0 на компьютере

- Как включить TPM

Как включить доверенный платформенный модуль (TPM) на компьютере, на котором он есть

Если у вас относительно современный компьютер, скорее всего на нём есть чип TPM. В таком случае есть как минимум два способа активировать его.

У вас на компьютере может быть доверенный платформенный модуль (TPM), но из этого не следует, что он включен по умолчанию. Если он выключен, может потребоваться активировать его вручную. С этим модулем может работать функция шифрования BitLocker в системе Windows 10 и он необходим для обновления до Windows 11.

Доверенный платформенный модуль представляет собой защищённый от взлома чип для генерирования, хранения и защиты ключей шифрования. Обычно он установлен на материнской плате, но бывают и отдельные модули, которые подключаются к материнской плате.

Обладатели домашних персональных компьютеров не обращают внимания на наличие TPM, поскольку он был создан в первую очередь для организаций. Однако, теперь Microsoft включила этот модуль в список системных требований Windows 11.

Если вы собираетесь устанавливать Windows 11 на свой компьютер и приложение PC Health Check говорит, что компьютер несовместим с новой системой, хотя вы уверены в обратном, или если вы хотите воспользоваться всеми преимуществами функции безопасности Windows 10, модуль защиты можно включить в настройках Unified Extensible Firmware Interface (UEFI).

В этой статье рассказывается о включении TPM на компьютерах.

Включение TPM в настройках Windows 10

Как включить TPM во время загрузки компьютера

Если у вас нет доступа к рабочему столу Windows 10 или это новый компьютер, открыть настройки UEFI для активации доверенного платформенного модуля можно в процессе загрузки.

Если вы не видите информацию на экране или компьютер загружается слишком быстро, снова перезагрузите его и в начале загрузки быстро нажимайте на нужную кнопку несколько раз до открытия экрана настроек.

Источник

Устранение неполадок в TPM

Относится к:

В этой статье ИТ-специалисту предоставляется информация для устранения неполадок в модуле доверенных платформ (TPM):

С помощью TPM 1.2 и Windows 10 версии 1507 или 1511 или Windows 11 можно также принять следующие действия:

Сведения о комлетах TPM см. в Windows PowerShell.

О инициализации и владении TPM

Начиная с Windows 10 и Windows 11, операционная система автоматически инициализирует и берет на себя ответственность за TPM. Это изменение от предыдущих операционных систем, в котором необходимо инициализировать TPM и создать пароль владельца.

Инициализация TPM устранения неполадок

Если вы Windows, что система не может автоматически инициализировать TPM, просмотрите следующие сведения:

Вы можете попытаться очистить TPM к значениям по умолчанию фабрики и разрешить Windows повторно инициализировать его. О важных мерах предосторожности для этого процесса и инструкциях по его завершению см. в статье Clear all the keys from the TPM, далее в этой статье.

Если TPM является TPM 2.0 и не обнаруживается Windows, убедитесь, что ваше компьютерное оборудование содержит единый extensible Интерфейс прошивки (UEFI), который является доверенным вычислительной группы совместимым. Кроме того, убедитесь, что в параметрах UEFI TPM не был отключен или скрыт от операционной системы.

Если у вас есть TPM 1.2 с Windows 10, версией 1507 или 1511 или Windows 11, TPM может быть отключен, и его необходимо включить, как описано в Включите TPM. Когда он включен, Windows повторно инициализировать его.

Если вы хотите настроить BitLocker с помощью TPM, проверьте, какой драйвер TPM установлен на компьютере. Рекомендуется всегда использовать один из драйверов TPM, предоставляемый Корпорацией Майкрософт и защищенный с помощью BitLocker. Если установлен не microsoft TPM-драйвер, это может по умолчанию запретить загрузку драйвера TPM и привести к сообщению BitLocker о том, что TPM не присутствует на компьютере. Если установлен драйвер, не в microsoft, удалите его и разрешите операционной системе инициализировать TPM.

Устранение проблем сетевого подключения для Windows 10, версий 1507 и 1511 или Windows 11

Если у вас есть Windows 10 версии 1507 или 1511 или Windows 11, инициализация TPM не может завершиться, если у компьютера есть проблемы с подключением к сети и существуют следующие условия:

Администратор настроил компьютер на то, чтобы сохранить сведения о восстановлении TPM в службе домена Active Directory (AD DS). Это требование можно настроить с помощью групповой политики.

Контроллер домена не может быть достигнут. Это может произойти на компьютере, который в настоящее время отключен от сети, отделен от домена брандмауэром или испытывает сбой сетевого компонента (например, отключенный кабель или неисправный сетевой адаптер).

Если возникают эти проблемы, появляется сообщение об ошибке, и вы не можете завершить процесс инициализации. Чтобы избежать этой проблемы, Windows инициализировать TPM во время подключения к корпоративной сети, и вы можете связаться с контроллером домена.

Системы устранения неполадок с несколькими TPM

В некоторых системах может быть несколько TPM, а активная TPM может быть перебита в UEFI. Windows не поддерживает такое поведение. Если переключить TPM, Windows может не обнаруживать или взаимодействовать с новым TPM. Если планируется переключить TPMs, необходимо переключиться на новый TPM, очистить его и переустановить Windows. Дополнительные сведения см. в статье Clear all the keys from the TPM, later in this article.

Например, при перестроении TPMs BitLocker будет введен режим восстановления. Настоятельно рекомендуется, чтобы в системах с двумя TPMs был выбран один TPM, который будет использоваться, и выбор не меняется.

Очистка всех ключей от TPM

Приложение Центра Защитник Windows безопасности можно использовать для очистки TPM в качестве шага по устранению неполадок или в качестве последней подготовки перед чистой установкой новой операционной системы. Подготовка к чистой установке таким образом помогает убедиться, что новая операционная система может полностью развернуть все функциональные возможности на основе TPM, которые она включает, например проверку. Однако, даже если TPM не очищается до установки новой операционной системы, большинство функций TPM, вероятно, будет работать правильно.

Очистка TPM сбрасывает его в бесхозяйном состоянии. После очистки TPM операционная Windows автоматически повторно инициализирует ее и снова станет владельцем.

Очистка TPM может привести к потере данных. Дополнительные сведения см. в следующем разделе «Меры предосторожности, которые необходимо принять перед очисткой TPM».

Меры предосторожности, которые необходимо принять перед очисткой TPM

Очистка TPM может привести к потере данных. Чтобы защититься от таких потерь, просмотрите следующие меры предосторожности:

Очистка TPM приводит к потерям всех созданных ключей, связанных с TPM, и данных, защищенных этими ключами, такими как виртуальная смарт-карта или знак в PIN-коде. Убедитесь, что у вас есть метод резервного копирования и восстановления для любых данных, защищенных или зашифрованных TPM.

Не очищайте TPM на устройстве, которое не принадлежит вам, например на компьютере или учебном компьютере, без указания ИТ-администратора.

Если вы хотите временно приостановить операции TPM и у вас есть TPM 1.2 с Windows 10, версией 1507 или 1511 или Windows 11, вы можете отключить TPM. Дополнительные сведения см. в статье Отключение TPMв этой статье.

Всегда используйте функции в операционной системе (например, TPM.msc) для очистки TPM. Не очищайте TPM напрямую от UEFI.

Так как оборудование безопасности TPM является физической частью компьютера, перед очисткой TPM можно прочитать руководства или инструкции, которые пришли с компьютера, или найти веб-сайт производителя.

Чтобы выполнить эту процедуру, необходимо быть членом локальной группы Администраторы или аналогичной группы.

Очистка TPM

Откройте приложение центра Защитник Windows безопасности.

Выберите безопасность устройства.

Выберите сведения об процессоре безопасности.

Выберите устранение неполадок процессора безопасности.

Выберите Clear TPM.

Вам будет предложено перезапустить компьютер. Во время перезапуска UEFI может нажать кнопку, чтобы подтвердить, что вы хотите очистить TPM.

После перезапуска компьютера ваш TPM будет автоматически подготовлен к использованию Windows.

Включите или отключите TPM (доступно только с TPM 1.2 с Windows 10 версии 1507 и выше)

Обычно TPM включен в рамках процесса инициализации TPM. Обычно не требуется включить или отключить TPM. Однако при необходимости это можно сделать с помощью MMC TPM.

Включаем TPM

Если вы хотите использовать TPM после его отключения, вы можете использовать следующую процедуру, чтобы включить TPM.

Включить TPM (TPM 1.2 с Windows 10 версии 1507 и выше)

Откройте MMC TPM (tpm.msc).

В области Действий выберите включить TPM, чтобы отобразить включаемую страницу Оборудования безопасности TPM. Ознакомьтесь с инструкциями на этой странице.

Выберите выключение (или перезапуск), а затем выполните подсказки на экране UEFI.

После перезапуска компьютера, но перед входом в Windows, вам будет предложено принять перенастройку TPM. Это гарантирует, что пользователь имеет физический доступ к компьютеру и что вредоносное программное обеспечение не пытается внести изменения в TPM.

Отключение TPM

Если вы хотите прекратить использование служб, предоставляемых TPM, вы можете отключить TPM MMC.

Отключение TPM (TPM 1.2 с Windows 10 версии 1507 и выше)

Откройте MMC TPM (tpm.msc).

В области Действия выберите turn TPM Off, чтобы отобразить страницу обеспечения безопасности TPM.

В диалоговом окне Отключение аппаратного обеспечения безопасности TPM выберите метод, чтобы ввести пароль владельца и отключить TPM:

Если у вас нет съемного устройства хранения с сохраненным паролем владельца TPM, выберите я хочу ввести пароль. В диалоговом окне Введите пароль владельца TPM, введите пароль (включая дефис), а затем выберите Turn TPM Off.

Если вы не сохраните пароль владельца TPM или больше не знаете его, выберите, что у меня нет пароля владельца TPM, и следуйте инструкциям, которые предоставляются в диалоговом окне и последующих экранах UEFI, чтобы отключить TPM без ввода пароля.

Использование комлетов TPM

Вы можете управлять TPM с помощью Windows PowerShell. Подробные сведения см. в материале TPM Cmdlets in Windows PowerShell.

Источник

Что такое доверенный платформенный модуль (TPM)?

Доверенный платформенный модуль (TPM) используется для повышения безопасности компьютера. Он используется такими службами, как шифрование диска BitLocker, Windows Hello и другие, для безопасного создания и хранения криптографических ключей, а также для подтверждения того, что операционная система и встроенное ПО на вашем устройстве соответствуют указанным сведениям и не были изменены.

Как правило, это отдельная микросхема на системной плате, хотя стандарт TPM 2.0 позволяет изготовителям, например Intel или AMD, встраивать возможности доверенного платформенного модуля в набор микросхем.

Доверенный платформенный модуль используется уже более 20 лет и входит в состав компьютеров с 2005 г. В 2016 г. версия TPM 2.0 (текущая версия на момент написания этой статьи) стала стандартом для новых компьютеров.

Когда вы шифруете данные, чтобы защитить их от посторонних глаз, программа для шифрования берет фрагмент данных, который нужно зашифровать, и объединяет его с длинной случайной строкой символов, чтобы создать новый (зашифрованный) фрагмент данных. Длинная случайная строка символов, используемая программой для шифрования, является криптографическим ключом.

Примечание: Незашифрованные данные называются «открытым текстом». Зашифрованная версия этих данных называется «зашифрованным текстом».

Расшифровать такой текст и прочитать исходный фрагмент данных может только пользователь, у кого есть правильный криптографический ключ.

Имеется ли на моем компьютере доверенный платформенный модуль?

Существует высокая вероятность того, что на вашем компьютере уже есть доверенный платформенный модуль и, если ему менее 5 лет, это версия TPM 2.0.

Чтобы узнать, есть ли доверенный платформенный модуль на вашем компьютере с Windows 10, выберите Пуск > Параметры > Обновление и безопасность > Безопасность Windows > Безопасность устройства. Если он у вас есть, на экране будет отрезок Процессор безопасности.

Совет: Если вы не видите раздел Процессор безопасности, возможно, на вашем устройстве есть TPM, но она отключена. Чтобы узнать, как включить его, см. статью Включение TPM 2.0 на компьютере.

Далее нужно узнать, какая версия доверенного платформенного модуля есть на вашем компьютере. Выберите Сведения об обработчике безопасности и на появившемся экране найдите версию спецификации. Должна быть указана версия 1.2 или 2.0.

Важно: Для Windows 11 требуется TPM 2.0. Дополнительные сведения см. в статье Требования к системе для Windows 11.

Хотите узнать больше о доверенном платформенном модуле? См. статью Обзор технологии доверенного платформенного модуля.

Источник

доверенный платформенный модуль (TPM) (TPM) на Windows 10 IoT Базовая

Что такое TPM?

Доверенный платформенный модуль (TPM) (TPM) — это криптографический сопроцессор, включая возможности создания случайных чисел, безопасного создания криптографических ключей и ограничения их использования. Он также включает в себя такие возможности, как удаленная аттестация и запечатанное хранилище. Техническая спецификация доверенного платформенного модуля — общедоступная, управляемая организация TCG (TCG). Последняя версия TPM 2,0 (выпущена 2014 октября) — это основная переработка спецификации, которая добавляет новые функции и устраняет недостатки прежней версии-TPM 1,2.

Зачем нужен TPM?

Компьютеры, включающие доверенный платформенный модуль, могут создавать криптографические ключи и шифровать их, чтобы их можно было расшифровать только с помощью доверенного платформенного модуля. Этот процесс, часто называемый «переносом » или «привязкой» ключа, может помочь защитить ключ от раскрытия. Каждый доверенный платформенный модуль имеет первичный ключ для переноса, называемый корневым ключом хранилища, который хранится в самом доверенном платформенном модуле. Частная часть ключа, созданного в доверенном платформенном модуле, никогда не предоставляется другим компонентам, программному обеспечению, процессу или человеку.

Компьютеры, включающие доверенный платформенный модуль, могут также создать ключ, который не только был упакован, но также привязан к определенным измерениям платформы. Этот тип ключа может быть развернут только в том случае, если эти измерения платформы имеют те же значения, что и при создании ключа. Этот процесс называется «запечатыванием» ключа для доверенного платформенного модуля. Расшифровка ключа называется «расзапечатыванием». TPM также может запечатывать и распечатывать данные, созданные за пределами доверенного платформенного модуля. Благодаря этому закрытому ключу и программному обеспечению, например шифрование диска BitLocker, можно блокировать данные до тех пор, пока не будут выполнены определенные условия оборудования или программного обеспечения.

При использовании доверенного платформенного модуля частные части пар ключей хранятся отдельно от памяти, контролируемой операционной системой. Ключи могут быть запечатаны в доверенный платформенный модуль, и определенные гарантии состояния системы (гарантии, определяющие надежность системы) можно выполнить до того, как ключи будут распечатаны и освобождены для использования. Поскольку TPM использует собственное внутреннее встроенное по и логические цепи для выполнения инструкций по обработке, он не зависит от операционной системы и не предоставляется уязвимостям, которые могут существовать в операционной системе или программном обеспечении приложения.

Архитектура TPM

Разница между TPM 1,2 и доверенным платформенным модулем 2,0.

Спецификация TPM была разработана дважды. В первый раз она разрабатывалась с версии 1.1 b до 1,2, включая новые возможности, запрошенные или идентифицируемые Комитетом по спецификациям. Эта форма развития функций эволюции, предоставилая окончательную спецификацию TPM 1,2 очень сложная. В конечном итоге, недостатки шифрования SHA-1 (который был самым надежным коммерческим алгоритмом в TPM 1,2) был раскрыт, что привело к необходимости изменения. Архитектура доверенного платформенного модуля была переработана с нуля, что привело к гораздо более интегрированному и унифицированному проектированию TPM 2,0.

Изменения и улучшения по сравнению с предыдущим доверенным платформенным модулем 1,2 включают:

Windows IoT Core поддерживает только TPM 2,0 и не поддерживает устаревшие модули TPM 1,2.

Что такое TBS?

Функция базовых служб TPM (TBS) — это системная служба, которая обеспечивает прозрачное совместное использование ресурсов доверенного платформенного модуля. Ресурсы доверенного платформенного модуля совместно используются несколькими приложениями на одном физическом компьютере с помощью удаленных вызовов процедур (RPC). Он централизует доступ к TPM между приложениями, используя приоритеты, заданные вызывающими приложениями.

TPM предоставляет криптографические функции, предназначенные для обеспечения доверия в платформе. Поскольку доверенный платформенный модуль реализован в аппаратном обеспечении, он имеет ограниченные ресурсы. TCG определяет программный стек TPM (ТСС), который использует эти ресурсы для предоставления доверенных операций для программного обеспечения приложения. Однако для запуска реализации Тсс параллельно с программным обеспечением операционной системы, которое также может использовать ресурсы доверенного платформенного модуля, не требуется выполнять собственную инициализацию. Функция TBS решает эту проблему, позволяя каждому стеку программного обеспечения, взаимодействующему с TBS, использовать ресурсы TPM для проверки любых других программных стеков, которые могут выполняться на компьютере.

решения TPM, доступные в Windows IoT Core

Несколько слов о программном TPM (Стпм), TPM встроенного по (Фтпм), дискретном TPM (Дтпм).

TPM встроенного по (Фтпм)

Для TPM (Фтпм) требуется специальная поддержка процессора или SoC, которая в настоящее время не реализована в Raspberry Pi 2 или 3. Для MinnowBoard Max требуется встроенное по версии 0,80 или более поздней. DragonBoard410c предоставляет возможности Фтпм, включенные по умолчанию.

Дискретный доверенный платформенный модуль (Дтпм)

Дискретный доверенный платформенный модуль (Дтпм) считается надежным решением важнейшим приоритетом для всех средств.

существует несколько производителей дтпмных микросхем и модулей пкб, которые поддерживаются в Windows IoT Core:

Изготовитель Веб-страница Тип модул Микросхема TPM инфинеон Доверенный платформенный модуль Инфинеон евалбоард Инфинеон SLB9670 TPM 2,0 Pi3g Pi3g.com Масса & продукта Евалбоард Инфинеон SLB9670 TPM 2,0

Программный доверенный платформенный модуль (Стпм)

Программный доверенный платформенный модуль (Стпм) также называется симулятором TPM. он не зависит от платформы, поддерживается в Windows IoT Core.

Стпм предназначен только для целей разработки и не предоставляет никаких реальных преимуществ безопасности.

Источник

Включить TPM 2.0 на компьютере

Опубликовано, август 2022 г.

Эта статья предназначена для пользователей, которые не могут перейти на Windows 11, так как их компьютер в настоящее время не включен с поддержкой TPM 2.0 или компьютер может работать под управлением TPM 2.0, но не настроен для этого. Если вы не знакомы с таким уровнем технических сведений, мы рекомендуем вам ознакомиться со сведениями о поддержке изготовителя компьютера, чтобы получить дополнительные инструкции для вашего устройства.

Большинство компьютеров, которые поставлялись за последние 5 лет, могут работать с модулем доверенного платформы версии 2.0 (TPM 2.0). Для запуска TPM 2.0 требуется Windows 11, что является важным элементом для обеспечения безопасности. TPM 2.0 используется в Windows 11 для ряда функций, в том числе для защиты удостоверений Windows Hello BitLocker для защиты данных.

В некоторых случаях компьютеры с возможностью запуска TPM 2.0 не настроены для этого. Если вы хотите учесть, что Windows 11, убедитесь, что на вашем устройстве включена TPM 2.0. Большинство розничных планшетов для компьютеров, используемых людьми, которые используют собственный компьютер, например, по умолчанию отключили TPM, даже если этот компьютер можно включить почти полностью.

Вариант 1. Использование Безопасность Windows приложения

Запуск Параметры > обновления & безопасности > Безопасность Windows > устройств

Если на этом экране нет раздела Процессор безопасности, возможно, на компьютере отключен режим TPM. Дополнительные сведения см. в инструкциях по в том, как включить технологию TPM, или в сведениях о поддержке изготовителя компьютера. чтобы включить TPM. Если вы можете включить TPM, выполните следующий шаг, чтобы убедиться, что это TPM 2.0.

Если в области Процессор безопасности есть параметр Сведения об процессоре Security,выберите его и убедитесь, что версия спецификации — 2.0. Если она меньше 2.0, ваше устройство не соответствует требованиям Windows 11.

Вариант 2. Использование консоли управления Майкрософт

Нажмите клавиши [ Windows] + R или нажмите кнопку Начните> выполнить.

Введите «tpm.msc» (не используйте кавычка) и выберите ОК.

Если вы видите сообщение «Не удается найти совместимый TPM», возможно, на компьютере отключена TPM. Дополнительные сведения см. в инструкциях по в том, как включить технологию TPM, см. в инструкциях по ветвию TPM. Если вам удастся включить TPM, выполните следующий шаг, чтобы убедиться, что это TPM 2.0.

Если вы видите сообщение о готовности TPM к использованию, проверьте версию спецификации в статье Сведения о изготовителе TPM, чтобы убедиться, что она 2.0. Если она меньше 2.0, ваше устройство не соответствует требованиям Windows 11.

Как включить TPM

Если вам нужно включить TPM, управление этими настройками осуществляется с помощью UEFI BIOS (программное обеспечение для ПК) и зависит от устройства. Чтобы получить доступ к этим настройкам, Параметры> Обновить & безопасность > восстановление > перезапустить.

На следующем экране выберите устранение > дополнительных параметров> UEFI Параметры> перезапустить, чтобы внести изменения. Эти параметры иногда содержатся во в подменю в UEFI-БИЗАХ с пометкой Advanced(Расширенный), Security(Безопасность) или Trusted Computing (Надежные вычисления). Параметр, позволяющий включить TPM, может называться «Устройство безопасности», «Поддержка устройств безопасности», «Состояние TPM»,«AMD fTPM», «AMD PSP fTPM», «Intel PTT»или «Технология intel Platform Trust Technology».

Если вы не знаете, как внести необходимые изменения в параметры TPM, рекомендуем вам обратиться в службу поддержки изготовителя компьютера. Ниже приведены ссылки на сведения, которые помогут вам при начать работу с некоторыми производителями компьютеров.

Источник

Windows 11 официально анонсирована. Минимальные системные требования новой операционной системы уже объявлены: только 64-битный процессор с двумя или более ядрами, не менее 4 ГБ оперативной памяти, видеокарта с поддержкой DirectX 12 Ultimate и накопитель объёмом от 64 ГБ. Среди них также указан загадочный «доверенный платформенный модуль» или TPM, о котором вы, скорее всего, узнали впервые буквально только что. В связи со скорым выпуском Windows 11 (октябрь 2021 года) полностью ввожу в курс изменений: что такое TPM и почему без данной характеристики у вас не получится обновить свой компьютер.

- В тему: Всё о Windows 11 — секреты, инструкции, лайфхаки и полезные статьи

Что такое TPM и как выглядит криптомодуль

«Доверенный платформенный модуль» (TPM, Trusted Platform Module) — аппаратная технология безопасности для компьютеров, разработанная некоммерческой организацией Trusted Computing Group. Архитектура TPM реализована на основе нескольких компонентов: защищённый ввод-вывод, криптографический процессор, энергонезависимая память для хранения ключа подтверждения и энергозависимая память для хранения регистров конфигурации платформы.

TPM является отдельным физическим микрочипом на материнской плате. Он отвечает исключительно за функции, связанные с защитой компьютера, учётных данных и программного обеспечения. Разъём для такого модуля, как правило, имеет специальную маркировку «TPM» в соответствии с требованиями Trusted Computing Group. Каждый TPM обладает собственным уникальным идентификатором, он записан прямо в микросхему и не может подвергаться изменениям.

Для чего нужен TPM

TPM генерирует стойкие ключи шифрования, когда это требуется операционной системе, проверяет запускаемые программы и предотвращает взломы конфигурации устройства злоумышленниками (например, посредством заражения «руткитами» или «буткитами» — вредоносными утилитами, проникающими в ПК до окончания загрузки ОС или скрывающими присутствие в системе и потому остающимися нераспознанными в течение длительного времени).

Основные задачи, для чего может применяться модуль TPM:

- шифрование данных на жёстком диске во избежание несанкционированного доступа к личным файлам;

- аутентификация пользователя (при входе в профиль компьютера, сети, приложения), включая её выполнение с помощью сканера отпечатков пальцев или функции распознавания лица;

- защита программного обеспечения от внесения изменений и нарушений лицензионных соглашений;

- аппаратная защита от вирусов, троянов, бэкдоров, блокировщиков, сетевых червей, шпионов и так далее.

Таким образом, если информация будет незаконно скопирована — в конечном счёте злоумышленник всё равно не сможет получить к ней доступ, даже если украдёт оригинальный модуль TPM с ключами шифрования. TPM распознает изменение системы и не позволит провести расшифровку.

Какая версия TPM требуется для Windows 11

Для установки Windows 11 компьютер должен поддерживать прошивку UEFI (режим BIOS), протокол безопасной загрузки Secure Boot и быть оборудован интегрированным доверенным платформенным модулем версии 2.0 (актуальная версия спецификации TPM, признана в качестве международного открытого стандарта ISO/IEC 11889:2015 в 2015 году). Все будущие устройства под управлением Windows 11 из коробки обязаны реализовывать TPM 2.0 — необходимы присутствие компонента и его активация по умолчанию после первого включения. Требование спецификации TPM 2.0 распространяется и на программную реализацию (firmware-based).

Чтобы проверить, есть ли в вашем компьютере TPM, необязательно разбирать корпус, лезть в его внутренности и выискивать крошечный чип.

Как проверить поддержку TPM

Способ 1. Запустите «Диспетчер устройств» и найдите в разделе «Устройства безопасности» строчку с названием типа «Доверенный платформенный модуль 2.0». Если нашли, значит у вас есть криптомодуль.

Способ 2. Запустите через окно «Выполнить» (Windows + R) или командную строку утилиту tpm.msc (наберите команду и нажмите Enter). Откроется «Управление доверенным платформенным модулем на локальном компьютере» — утилита отобразит наличие (или отсутствие) TPM, сведения об изготовителе модуля и текущую версию.

Способ 3. Запустите командную строку от имени администратора и выполните следующую команду:

wmic /namespace:\rootcimv2securitymicrosofttpm path win32_tpm get * /format:textvaluelist.xsl

Если первые строки результата отображают значение «TRUE», значит вы — владелец компьютера со встроенным модулем TPM. В противном случае команда завершится сообщением «Отсутствуют экземпляры».

Способ 4. Если вы не можете найти доверенный платформенный модуль на вашем компьютере вышеуказанными методами, возможно, TPM отключен на программном уровне в UEFI/BIOS. Тогда вам потребуется проверка, выполните несколько шагов:

- Перезагрузите компьютер и войдите в режим UEFI/BIOS.

- Перейдите на вкладку «Security» или «Advanced».

- Найдите настройку «TPM Support» или что-то подобное.

- Нажмите Enter и во всплывающем окне убедитесь, что TPM включен.

Альтернативный вариант: найдите информацию о поддержке TPM на официальном сайте производителя компьютера или материнской платы. У последних она обычно представлена в разделе «Коннекторы» или, может быть, «Поддерживаемые разъёмы».

Что делать, если в компьютере нет TPM

Ноутбуки с модулем TPM 2.0 выпускаются с 2017 года большинством популярных брендов, в их числе: Microsoft, ASUS, Lenovo, Dell, HP, Acer, MSI и Gigabyte. На рынке персональных компьютеров более оправдано делать TPM опциональной функцией, так как пользователю удобнее докупить модуль при необходимости, чем переплачивать за изначально встроенную технологию, которая может не понадобиться.

Материнские платы с TPM-коннектором выпускают в основном ASUS, Gigabyte, ASRock, MSI и Biostar. Учитывайте, что они могут поставляться с поддержкой разъёма, но без доверенного платформенного модуля. Его необходимо покупать дополнительно в зависимости от чипсета и, конечно, от того же производителя. Цена классического дискретного TPM-модуля начинается приблизительно от 1-1,5 тыс. рублей.

Если компьютер или материнская плата не оснащены физическим чипом TPM 2.0, то существует программная реализация в виде эмуляции возможностей доверенного платформенного модуля. Виртуальная поддержка TPM 2.0 встроена в подавляющую часть процессоров как Intel, так и AMD последних годов выпуска. Подробнее о таком способе использования TPM 2.0 рассказано в отдельной статье. Естественно, в зависимости от ситуации используемый процессор должен поддерживать технологию fTPM (Firmware Trusted Platform Module — AMD) или PPT (Platform Protection Technology — Intel).

Новое поколение компьютеров на базе Windows 11 — с защищённым ядром

С обновлением Windows 11 компания Microsoft планирует поднять планку безопасности операционной системы и аппаратного обеспечения на совершенно беспрецедентный уровень: экосистему усилят на уровне ядра благодаря встраиванию отдельного модуля шифрования непосредственно в центральный процессор. Согласно заявлению, при поддержке крупнейших партнёров Intel, AMD и Qualcomm осенью 2021 года будут выпущены первые компьютеры под управлением Windows 11 с фирменной революционной микросхемой безопасности «Плутон» (Pluton).

Плутон обеспечит комплексную защиту всей инфраструктуры, от устройства до облака, и принесёт множество улучшений безопасности для будущих ПК. Дизайн процессора создан изолированным от остальной системы с учётом автоматического устранения целых классов векторов физических атак, нацеленных на канал связи между ЦП и TPM. Кроме того, Плутон предоставит пользователям Windows 11 уникальную технологию Secure Hardware Cryptography Key (SHACK) — она гарантирует, что ключи никогда не будут открыты никому за пределами защищённого оборудования, даже самой прошивке.

- 10 приложений, которые нужно сразу установить на новый компьютер

- Windows 11 должна была быть такой сразу: обзор крупнейшего обновления 22H2

- Сделал Linux из Windows 11. 10+1 тема, меняющая систему до неузнаваемости

Windows использует множество способов и модулей для обеспечения безопасности пользователя. Один из методов — использование TPM, что означает Trusted Platform Module. В этой статье мы расскажем все, что вам нужно знать о TPM.

Что такое TPM и для чего он нужен?

TPM предоставляет функции, связанные с безопасностью, на аппаратном уровне. По сути, это криптопроцессор, который помогает вам создавать, хранить и ограничивать использование криптографических ключей.

Во время процесса загрузки Windows загружается загрузочный код. Сюда входят микропрограммное обеспечение и системные компоненты ОС, необходимые для запуска. Это помогает с измерениями целостности, при этом сгенерированные ключи проверяются, чтобы убедиться, что ключ на основе TPM использовался только во время процесса загрузки.

Простыми словами, TPM существует, чтобы злоумышленники не могли обойти шифрование и получить доступ к вашим файлам. Если вы включите шифрование диска BitLocker, Windows сохранит ключ шифрования внутри микросхемы TPM. Вы получаете доступ к зашифрованному диску, просто вводя свой пароль для входа в Windows, Windows получает ключ от TPM, и вы можете повторно получить доступ к своим файлам.

В новой Windows 11 есть TPM 2.0, и многие пользователи сталкиваются с ошибкой TPM 2.0 при установке Windows 11. Если вы один из них, вот как исправить ошибку TPM 2.0. Надеемся наша статья помогла вам и теперь вы понимаете, зачем нужен TPM в Windows.

Поделиться

Привет, друзья. В этой публикации рассмотрим, как включить TPM в БИОС. TPM – это компьютерный криптомодуль безопасности, он и даром не нужен был большинству из нас до недавнего времени, пока компания Microsoft в конце июня этого, 2021 года не презентовала новую операционную систему Windows 11, для официального использования которой необходим TPM версии 2.0. У Windows 11 ужесточённые системные требования, нацеленные на ПК и ноутбуки только с современным железом, и вот одно из требований касается наличия на компьютере TPM 2.0 — аппаратного, либо эмулируемого технологиями материнки. Если у вашего компьютера есть устройство TPM или технология его эмуляции, обычно эти вещи по умолчанию отключены в БИОС. Давайте рассмотрим, что вообще такое TPM 2.0, и как его включить в БИОС.

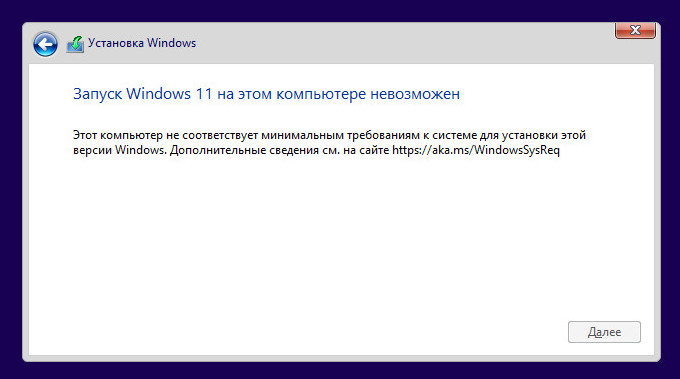

Друзья, ужесточённые системные требования Windows 11 делают невозможным официальное использование операционной системы на ПК и ноутбуках, выпущенных ранее 2017 года. В перечне поддержки новой Windows значатся процессоры не ранее 2017 года выпуска. Немногим старше нижней планки поддерживаемых процессоров версия 2.0 спецификации TPM: этот стандарт стал обязательным для поддержки аппаратными модулями и эмуляцией процессорами в 2015 году, а массово сертифицированные компанией Microsoft OEM-устройства с TPM 2.0 на борту на рынке стали появляться начиная с 2016 года. Друзья, если хотите, можете посмотреть полный разбор системных требований Windows 11 – детально о них всех, об их значимости для работы с новой операционной системой – в статье сайта «Запуск Windows 11 на этом компьютере невозможен». Что же касается конкретно TPM 2.0, если его нет, если нет именно версии 2.0, в таком случае Windows 11 обычным способом с использованием установочного носителя не установится. В процессе обычной установки столкнёмся с ошибкой.

TPM (абрр. Trust Platform Module) – это криптографический модуль безопасности, служащий для защиты данных, он есть в современных смартфонах, планшетах, ноутбуках. Являет собой небольшой чип, хранит в своей микросхеме криптоключи шифрования. Имея уникальный идентификатор, обеспечивает подлинность доступа на компьютерном устройстве, защищает от буткитов и руткитов на уязвимом этапе до загрузки Windows. Обеспечивает функции с использованием биометрических данных типа Windows Hello, доступа с использованием сканера отпечатков пальцев. Обеспечивает возможность электронной подписи документации. TPM может быть реализован:

- Как аппаратное устройство и интегрирован в ноутбук, моноблок и прочий тип компьютерного устройства;

- Как аппаратное устройство и интегрирован в материнскую плату ПК, но это редчайшие случаи, таких материнок немного;

- Как потенциальная возможность установки в материнскую плату ПК, предусматривающую разъём под TPM-модуль. Такой разъём есть только на современных материнках, совместимое аппаратное устройство TPM 2.0 необходимо приобретать отдельно и устанавливать в материнку;

- Программмо, путём эмуляции TPM технологиями материнки, точнее её чипсетом. Эмулировать TPM 2.0 могут современные материнки

- на чипсетах Intel и AMD начиная с их 300-х серий.

И аппаратный модуль TPM, и технология его эмуляции обычно не активны по умолчанию, и при необходимости включаются в БИОС.

Друзья, если ваш ПК или ноутбук 2016 года выпуска и новее, можете побороться за право установки Windows 11 официально. Не факт, но возможно, что TPM 2.0 у вас есть, и его необходимо только активировать в БИОС. Но прежде давайте проверим, возможно, у вас модуль TPM уже активен.

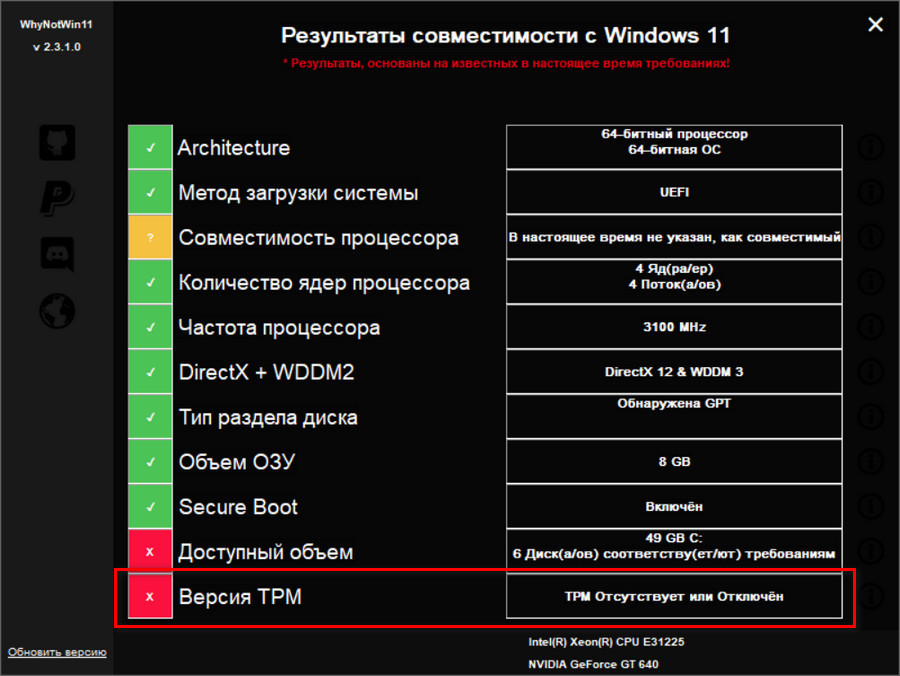

Дабы узнать, есть ли и включён ли у вас на компьютере TPM 2.0, можете использовать утилиту проверки совместимости компьютеров с Windows 11 WhyNotWin11, это бесплатная утилита, взять её можно на GitHub. Запустите её и посмотрите, какой вердикт она выдаст насчёт TPM. Если у вас есть и включён TPM 2.0, в последней графе таблицы утилиты увидите отметку зелёным маркером этого компонента и констатацию его обнаружения. Если TPM 2.0 не активен, либо отсутствует, утилита констатирует это и отметит этот компонент красным маркером.

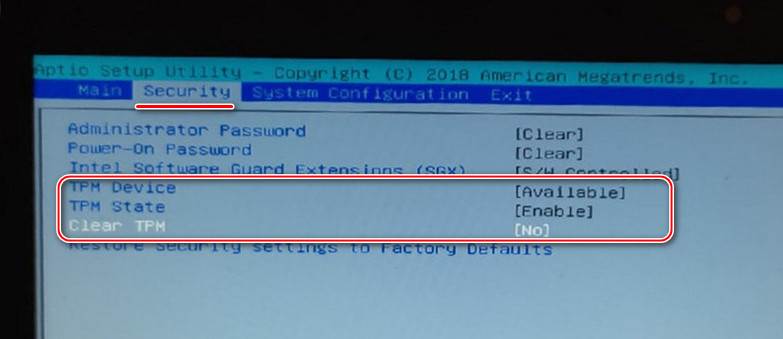

В БИОС ноутбуков аппаратный TPM 2.0 искать нужно по разделам настроек безопасности или расширенным, и искать нужно по фигурировании в названии опции «TPM» — TPM Device, просто TPM, TPM Support и т.п. Может быть опция с полным наименованием модуля — Trusted Platform Module, а может быть опция с названием Security Chip. Ищем и выставляем активной эту опцию.

Другой пример, как включить TPM 2.0 на ноутбуке – выставленные настройки активности модуля и отключённая настройка его очистки. Устанавливаем для настройки «TPM Device» значение «Available», для настройки «TPM State» – значение «Enable», а для настройки «Clear TPM» – значение «No».

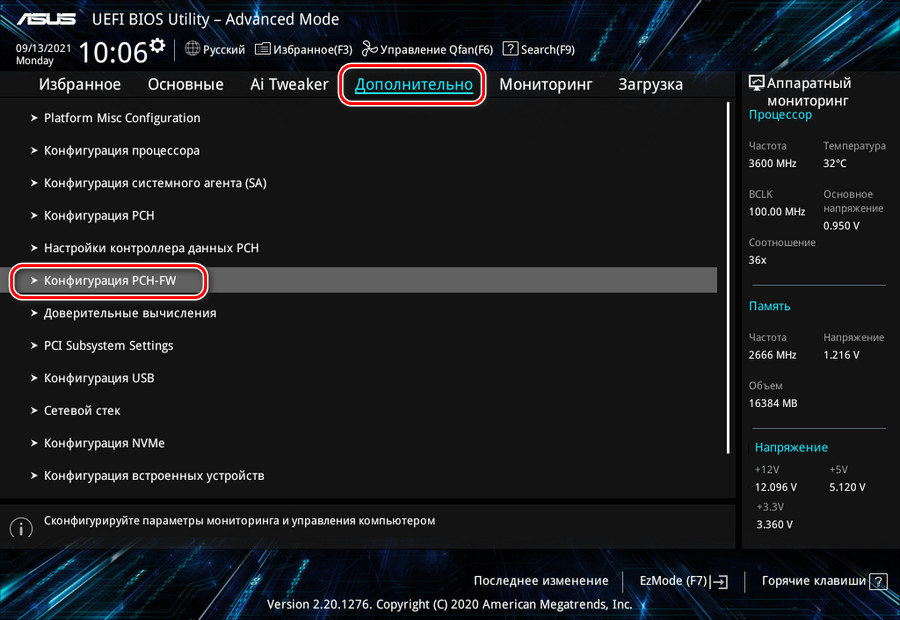

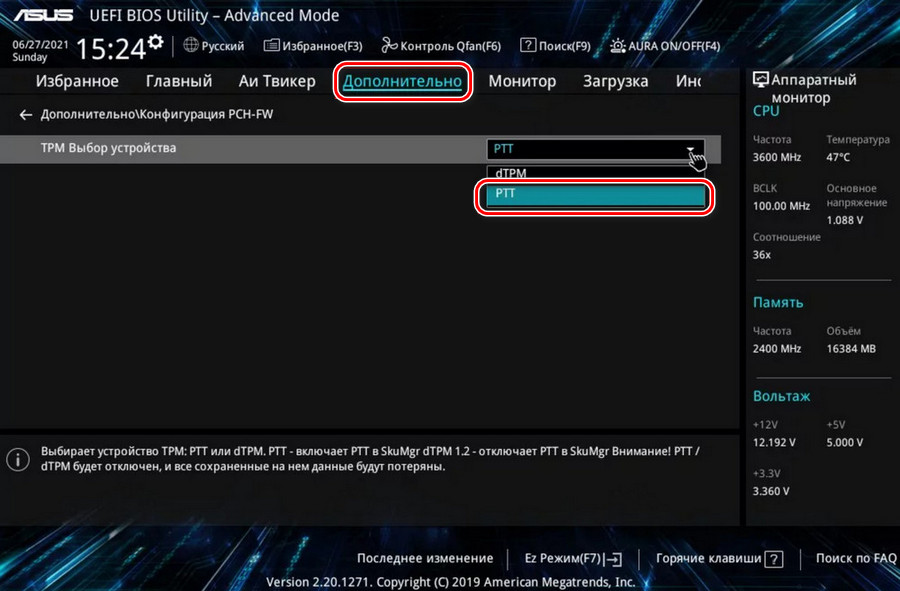

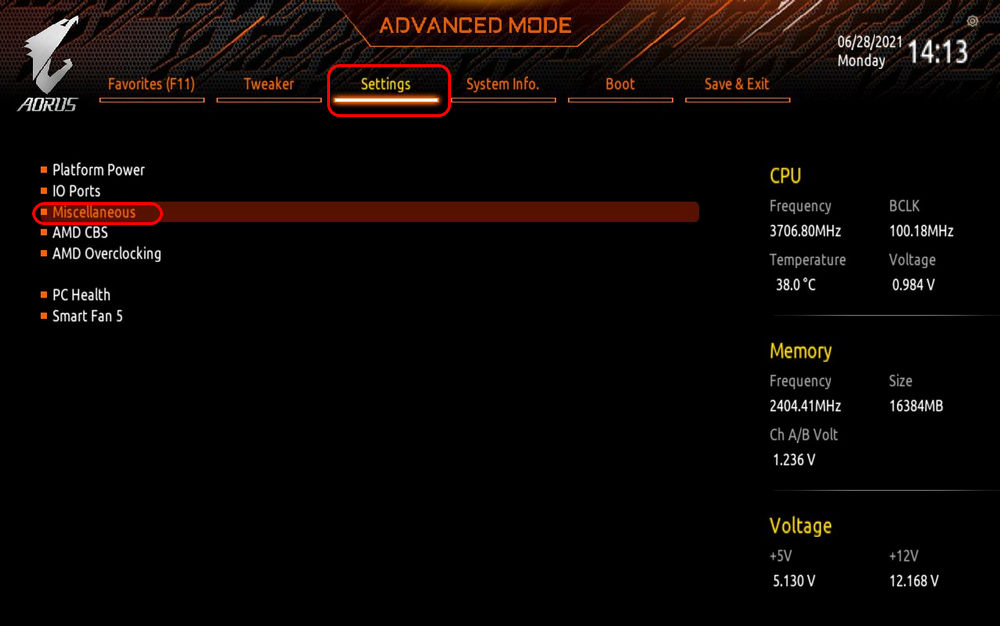

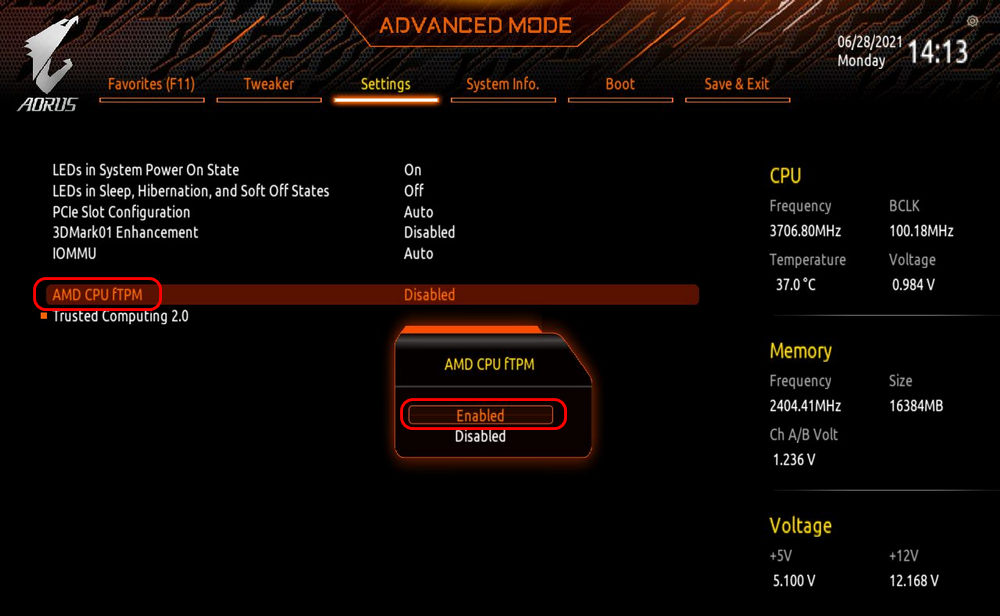

На десктопах можно включить реализацию TPM 2.0 программной технологией в BIOS материнской платы. Если у вас компьютер на базе AMD, здесь технология будет носить название fTPM. Ищите такую опцию в расширенных настройках БИОС, у меня, например, на материнке Gigabyte она по пути «Setting > Miscellaneous».

Здесь необходимо выставить для опции «TPM выбор устройства» значение технологии PTT.

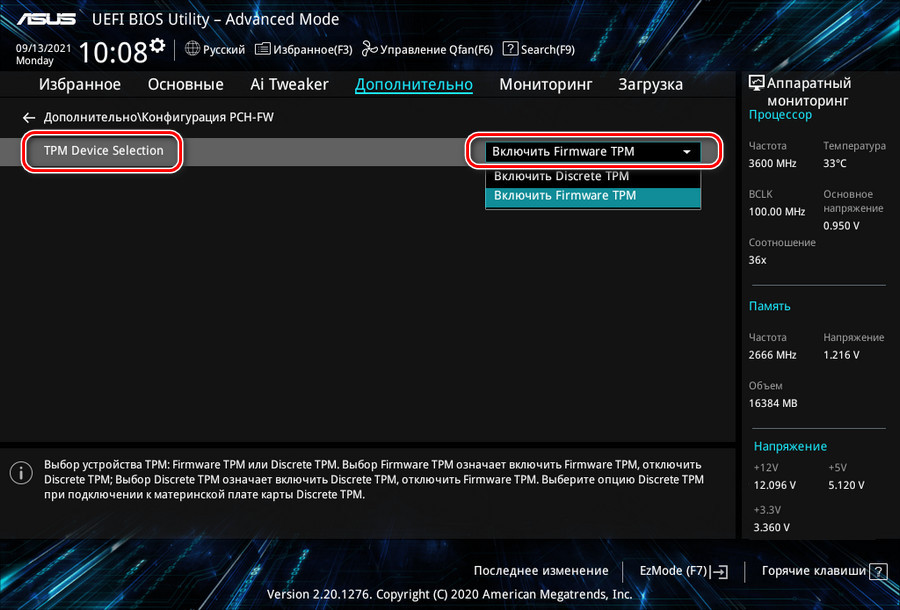

Либо для опции «TPM Device Seletction» нужно выставить значение «Включить Firmware TPM».

Друзья, принципиально модуль безопасности TPM не нужен для Windows 11. Он используется в отдельных её функциях, которые многим из нас не нужны. Об этих функциях можете почитать на сайте документации Microsoft.

***

Друзья, если у вас нет TPM 2.0, вряд ли стоит заморачиваться его отсутствием. Оно не играет никакой роли непосредственно в работе новой операционной системы. Windows 11 требует модуль безопасности, как и Secure Boot и UEFI, только на этапе своей установки или в процессе обновления до новой версии. При установке Windows 11 альтернативными способами никаким требованиям соответствовать не нужно. Детально об этих альтернативных способах смотрите статью «Как установить Windows 11 без TPM 2.0, Secure Boot и UEFI». А как обновиться до Windows 11 с предыдущих Windows или в самой Windows 11 до новой её версии, если у вас нет TPM 2.0, смотрите в статье «Как обновиться до Windows 11 на не отвечающих системным требованиям компьютерах».