Хотите знать, что делает fontdrvhost.exe на вашем компьютере с Windows 10? Это действительный файл? Это вирус? Великолепные вопросы. Вот что вам нужно знать.

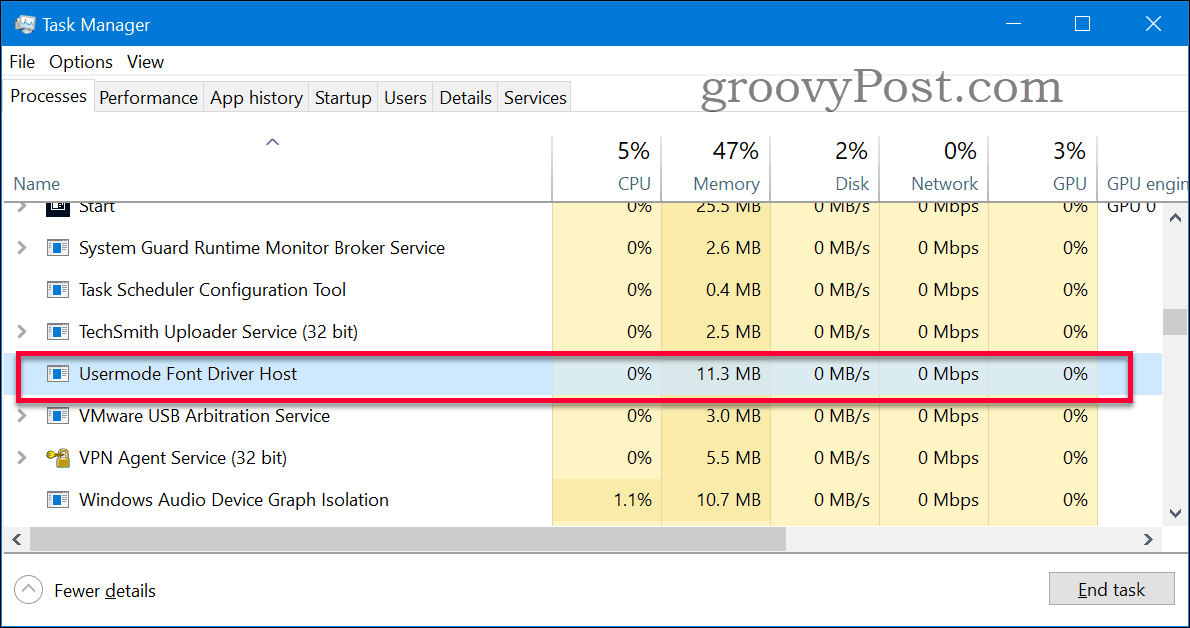

Если вы просматриваете диспетчер задач на компьютере с Windows 10, вы увидите fontdrvhost.exe работает в фоновом режиме. Это действительный файл? Это вирус? Давайте рассмотрим, что это такое.

Прыжки до конца — все хорошо; это не вирус. Если у вас Windows 10 и последние обновления, вам не нужно беспокоиться о fontdrvhost.exe. Usermode Font Driver Host (fontdrvhost.exe) — исполняемый файл, созданный Microsoft и встроенный в ядро ОС.

В начале 2020 года Microsoft повысила безопасность этого исполняемого файла и теперь он работает в AppContainer. Это означает, что если этот процесс будет захвачен, например, вредоносным ПО, он получит только разрешение внутри этого контейнера, а не все ядро.

До того, как fontdrvhost.exe запустился в ядре и, в случае его взлома, потенциально мог поставить под угрозу безопасность всей системы. Это все еще относится к Windows 7, 8 и не обновленной Windows 10.

Если вы используете Windows 10 и используете последние обновления, вы в безопасности. Если вы работаете в Windows 7 или Windows 8, для защиты системы, указанной в руководстве по обновлению безопасности Microsoft, можно применить некоторые меры по устранению недостатков и обходные пути. ADV200006.

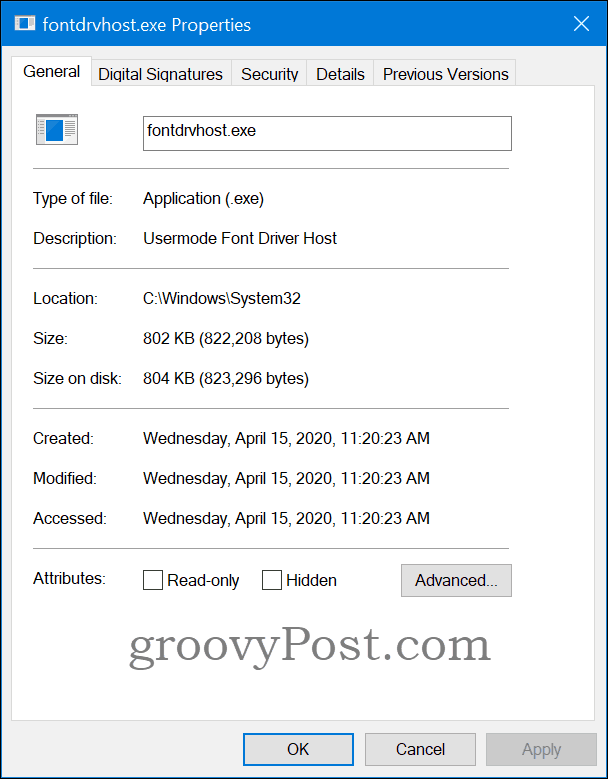

Файл fontdrvhost.exe в Windows 10 (версия 1909) имеет размер 802KB и находится в папке C: Windows System32. Microsoft.

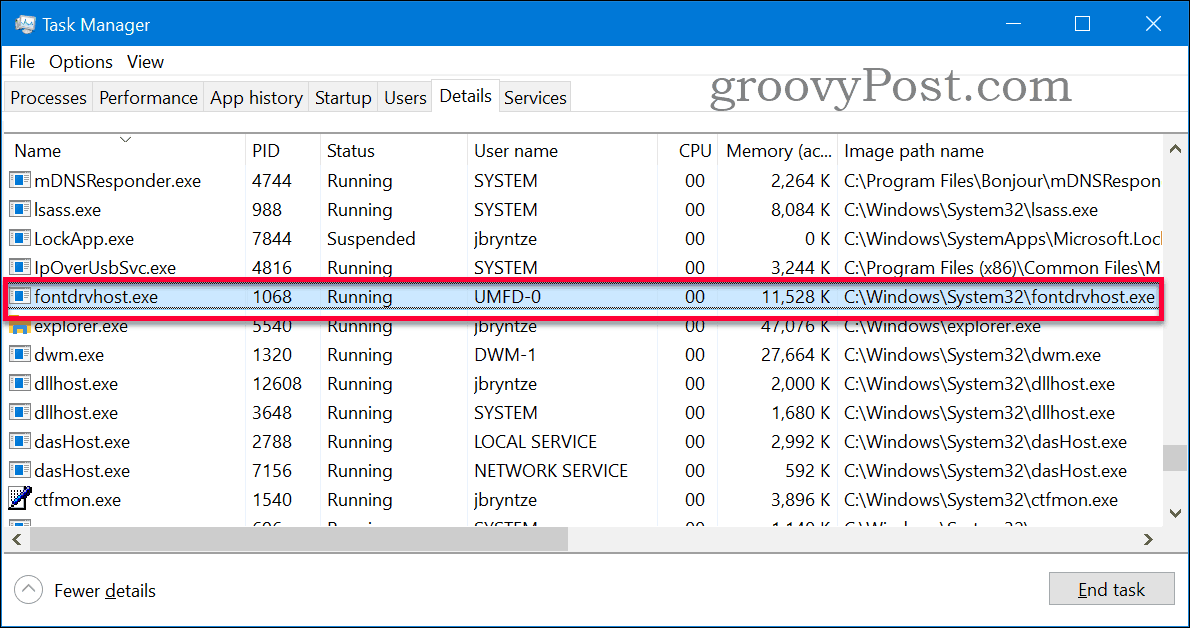

UMFD-0? Это кто?

В диспетчере задач на вкладке «Сведения» и расположении файла fontdrvhost.exe вы увидите, что в обновленных системах Windows 10 исполняемый файл запускается под именем пользователя UMFD-0.

UMFD-0 — системная учетная запись, созданная Каркас драйвера пользовательского режима компонент, и он получил ограниченное разрешение только для задач шрифтов, которые он должен выполнить.

Вы не можете войти в систему как пользователь UMFD-0 в системе, поскольку у него даже нет разрешения на запуск процесса explorer.exe.

Идентификатор безопасности (SID) этих учетных записей всегда начинается с S-1-5-96-0 (по сравнению со стандартной учетной записью пользователя, которая начинается с S-1-5-21).

Чтобы узнать SID для ваших стандартных локальных учетных записей, вы можете зайти в привилегированный cmd.exe и запустить следующую команду:

wmic useraccount list full

Не волнуйтесь, fontdrvhost.exe является легальным файлом

Как мы уже говорили, fontdrvhost.exe — это системный файл Microsoft. Были некоторые проблемы безопасности с уязвимостями файла данных. Поэтому убедитесь, что вы используете Windows 10 и последние обновления, и вы в безопасности.

В Windows 7 и Windows 8 файл также допустим, но может иметь уязвимость безопасности. Но если вы следуете руководству по обновлению безопасности Microsoft, вы в безопасности.

Если возникнут какие-либо проблемы, вы можете проверить, что файл подписан Microsoft и работает из папки С: windows system32.

В диспетчере задач убедитесь, что он работает под пользователем UMFD-0. Это помогает нам убедиться, что это не файл подражателя, запущенный из другого места.

У вас есть дополнительные вопросы о fontdrvhost.exe, на которые я не ответил? Пожалуйста, оставьте свой вопрос или комментарий на нашем бесплатном Windows 10 дискуссионный форум.

I’m seeing the following data for an event.

An account was logged off Security ID S-1-5-90-0-10

account name DWM-10 at 00:01:24

DWM-9 at 00:01:36

Security Id S-1-5-96-0-9

UMFD-9 at 00:01:36 logged off

Please explain what it means, especially when I did not log on?

Seth

8,8251 gold badge17 silver badges33 bronze badges

asked Jan 26, 2018 at 10:41

3

S-1-5-96-0-9

S-1-5-90-0-10

Both of these users are known system accounts. In this case, S-1-5, belongs to NT_AUTHORITY

A SID containing only the SECURITY_NT_AUTHORITY identifier authority.

Source: Well-Known SID Structures

Please explain what it means, especially when I did not log on?

Nothing unusual happened.

answered Jan 26, 2018 at 10:54

RamhoundRamhound

40.3k34 gold badges100 silver badges127 bronze badges

0

Accounts beginning with S-1-5-90-0 (account names DWM-x) are generated on the fly by the Desktop Window Manager component for its system services.

Accounts beginning with S-1-5-96-0 (account names UMFD-x) are generated on the fly by the User Mode Driver Framework component for its system services.

(Ordinary user accounts begin with S-1-5-21.)

The behaviour you’re observing is perfectly normal.

answered Feb 14, 2019 at 21:33

Harry JohnstonHarry Johnston

5,6647 gold badges30 silver badges55 bronze badges

I’m seeing the following data for an event.

An account was logged off Security ID S-1-5-90-0-10

account name DWM-10 at 00:01:24

DWM-9 at 00:01:36

Security Id S-1-5-96-0-9

UMFD-9 at 00:01:36 logged off

Please explain what it means, especially when I did not log on?

Seth

8,8251 gold badge17 silver badges33 bronze badges

asked Jan 26, 2018 at 10:41

3

S-1-5-96-0-9

S-1-5-90-0-10

Both of these users are known system accounts. In this case, S-1-5, belongs to NT_AUTHORITY

A SID containing only the SECURITY_NT_AUTHORITY identifier authority.

Source: Well-Known SID Structures

Please explain what it means, especially when I did not log on?

Nothing unusual happened.

answered Jan 26, 2018 at 10:54

RamhoundRamhound

40.3k34 gold badges100 silver badges127 bronze badges

0

Accounts beginning with S-1-5-90-0 (account names DWM-x) are generated on the fly by the Desktop Window Manager component for its system services.

Accounts beginning with S-1-5-96-0 (account names UMFD-x) are generated on the fly by the User Mode Driver Framework component for its system services.

(Ordinary user accounts begin with S-1-5-21.)

The behaviour you’re observing is perfectly normal.

answered Feb 14, 2019 at 21:33

Harry JohnstonHarry Johnston

5,6647 gold badges30 silver badges55 bronze badges

Здравствуйте. С выходом некоторых обновлений Виндовс 10 многие пользователи столкнулись со следующей проблемой. После установки ОС в системе появляется аккаунт пользователя, который может быть заблокирован паролем, и убрать его привычными методами не удается. Сегодня я расскажу, как DefaultUser0 Windows 10 удалить за несколько минут. Поделюсь всеми способами, которые доказали свою эффективность.

Как только появилась данная проблема, люди начали массово писать в службу технической поддержки Microsoft. Но те инструкции, которые предлагали эксперты, не всегда помогали.

DefaultUser0: что за пользователь?

Это значение, которое операционка присваивает по умолчанию, если невозможно создать пользовательский аккаунт вследствие критической ошибки. Стоит отметить, что дефект не исчезает даже когда Вы:

- пытаетесь выполнить чистую установку «десятки»;

- форматируете диск;

- делаете возврат к предыдущей версии ОС или обновление до Anniversary Update

Методы удаления

Как видите, назвать точную причину пока не может никто. Уверен, Вас больше интересуют пути выхода из «кризиса». Предлагаю несколько способов, которые помогут DefaultUser0 удалить раз и навсегда!

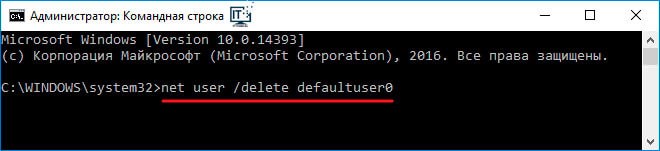

Используем командную строку

Чтобы применить следующую инструкцию, Вы должны быть в системе. Если перед Вами появляется следующее окно, и Вы не знаете какой пароль, то необходимо загрузиться с диска восстановления (о его создании подробно читайте здесь):

- Вводим в поисковой строке Кортана простую команду «CMD» и выбираем нужный вариант из результатов. Обязательно нужно запустить утилиту командной строки с правами администратора:

- В появившемся всплывающем окне просто наживаем «Да»;

- Когда запустится черная консоль, следует ввести команду:

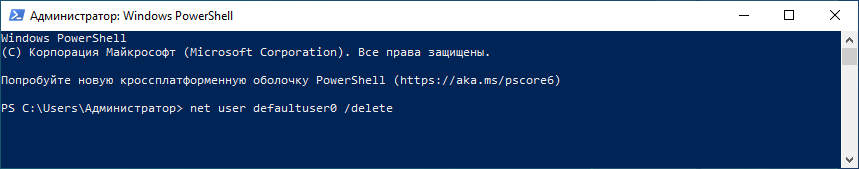

net user /delete defaultuser0

Можете просто скопировать данный код из моей инструкции и вставить его в командную строку, кликнув правой кнопкой мыши.

- Нажимаем Enter, чтобы отправить команду на выполнение. Таким образом, мы избавились от дефолтного юзера.

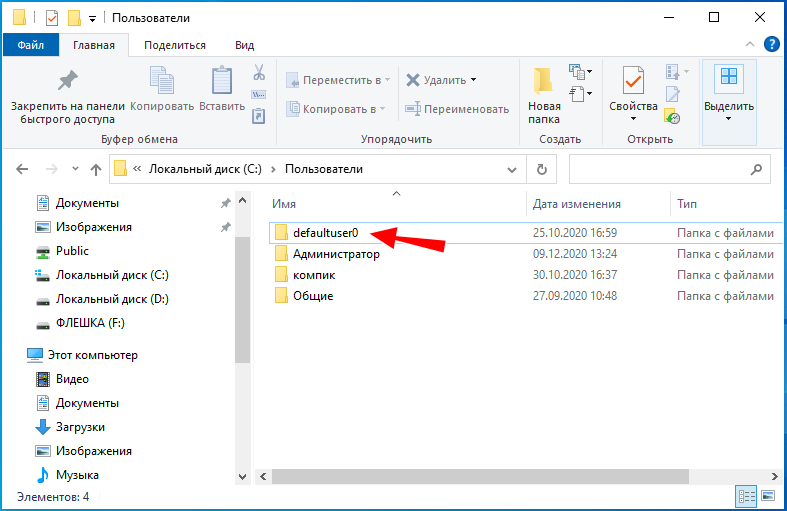

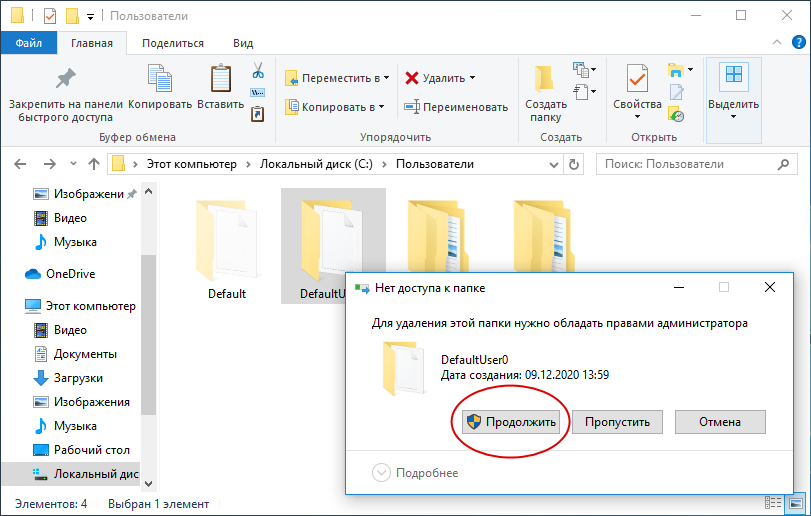

Можно ли удалить папку defaultuser0? Не только можно, но и нужно! Заходим в проводник, открываем системный диск (обычно, «С») и там в папочке USERS удаляем каталог уже несуществующего пользователя!

Через панель управления

Сразу же перейду к инструкции:

- Переходим к панели управления, кликнув правой кнопкой мыши по кнопке «Пуск», и выбрав из меню нужный элемент:

- Или, воспользовавшись поиском:

- Отобразится главное окно контролирующей панели. Сразу же переходим в режим просмотра «Крупные значки», затем кликаем по ссылке «Учетные записи»:

- Удаляем ненужного юзера из перечня и перезагружаем ПК.

Включаем скрытый аккаунт админа

Данный вариант является единственным путем обхода пароля, который Вы не знаете (увы, никто его не знает, поэтому, можете не искать его в сети).

Этот метод подразумевает запуск системы с диска (флешки) восстановления. Только нужно выбирать не установку Виндовс, а модуль устранения неполадок (ремонт). В этом режиме можно добраться до утилиты командной строки, которая нам как раз и понадобится.

Вводим следующую команду для активации администраторских полномочий:

net user administrator /active:yes

Подтверждаем ввод нажатием клавиши Enter и перезапускаем компьютер. Теперь следует войти в систему под новым аккаунтом админа и удалить ненужного пользователя одним из перечисленных выше способов.

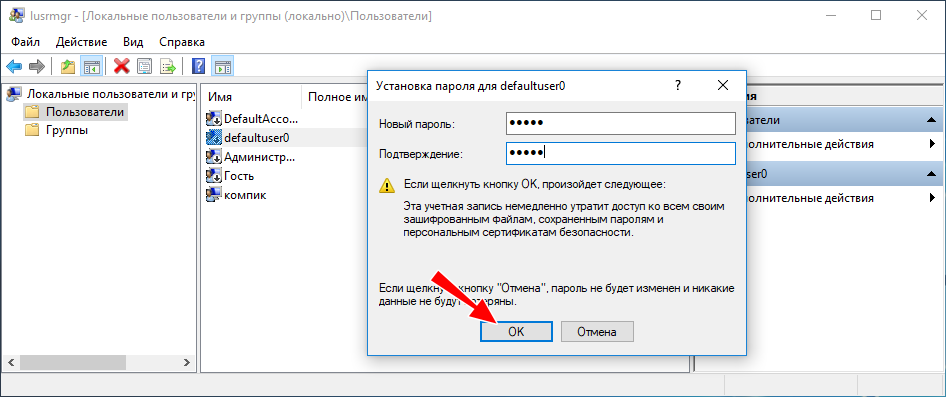

«Юбилейное» обновление

Переходим к последнему методу — удаляем Defaultuser0 в Windows 10 Anniversary Update. В данном случае предыдущие «спасательные» мероприятия могут не сработать. Придется действовать по-другому.

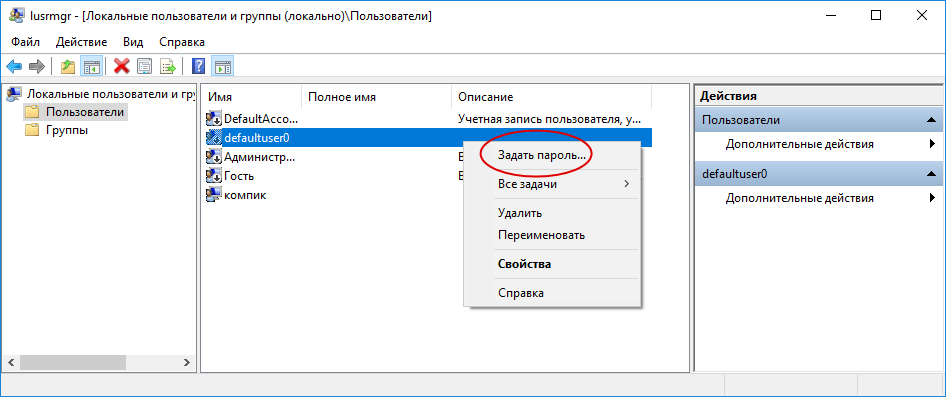

- Вызываем окно «Выполнить» нажатием комбинации «Win + R». Пишем команду:

lusrmgr.msc

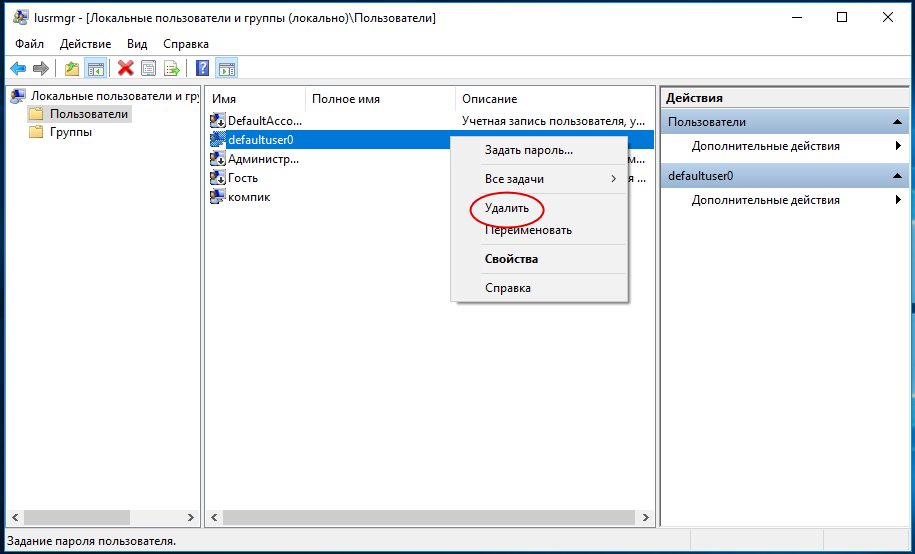

- Отобразится служба локальных групп, где следует открыть папку с пользователями, выбрать ненужный аккаунт и удалить его через контекстное меню:

Вот и всё! Не могу гарантировать, что тот или иной способ обязательно Вам поможет. Нужно пробовать: не подойдет один – пробуйте следующий. Будем надеяться, что в скором времени Microsoft выпустит обновление, которое устранит проблему. Жду Ваши комментарии с отзывами об инструкции. Если что-то не получается – обязательно напишите мне.

С уважением, Виктор!

Wondering what fontdrvhost.exe is doing running on your Windows 10 machine? s it a valid file? Is it a virus? Great questions. Here’s what you need to know.

If you’re going through Task Manager on a Windows 10 machine, you will see fontdrvhost.exe running in the background. Is it a valid file? Is it a virus? Great questions. Let’s review what it is and if you should be concerned or not.

Jumping right to the end — everything is fine; it is not a virus. If you have Windows 10 and the latest updates, you don’t need to worry about fontdrvhost.exe. The Usermode Font Driver Host (fontdrvhost.exe) is an executable created by Microsoft and built into the core OS.

Fontdrvhost.exe is a Windows system process. Also known as Usermode Font Driver Host, the fontdrvhost.exe process is responsible for managing fonts on your Windows system. It’s around 802KB in size (as of Windows 10 version 1909) and is typically found in the System32 folder.

In early 2020 Microsoft increased security of this executable, and it now runs in an AppContainer. This means that, if this process gets hijacked by malware, it can only breach the container, not the whole kernel. Before fontdrvhost.exe ran within the core and, if hijacked, could potentially risk the security of the entire system.

That is still the case for Windows 7, 8, and non-updated Windows 10. If you are running Windows 10 and have run the latest updates, you are safe. If you are running Windows 7 or Windows 8, there are some mitigations and workarounds you can put in place to secure the system listed in Microsoft security update guide ADV200006.

UMFD-0? Who is that?

In Task Manager under tab Details and locating fontdrvhost.exe, you will on updated Windows 10 systems see that the executable runs under user name UMFD-0.

UMFD-0 is a system account generated by the User Mode Driver Framework component, and it got limited permission only for the font tasks it needs to execute. You cannot log in as UMFD-0 user on a system as it doesn’t even have permission to run an explorer.exe process.

The Security Identifier (SID) of these accounts always starts with S-1-5-96-0 (compared to a standard user account that starts with S-1-5-21). To find out about SID for your standard local accounts you can go in an elevated cmd.exe run the following command:

wmic useraccount list full

Don’t worry: fontdrvhost.exe is a legit file

As we’ve discussed, fontdrvhost.exe is a Microsoft system file. There have been some security issues with the vulnerabilities of the data file. So make sure you are running Windows 10 and the latest updates, and you are safe. On Windows 7 and Windows 8, the file is also legit but could have a security vulnerability. But if you’re following the Microsoft security update guide you are safe.

If any issues, you can verify that the file is signed by Microsoft and running from c:windowssystem32 folder. In Task Manager verify that it runs under the UMFD-0 user. It helps us to ensure it is not a copycat file running from another location.

Do you have additional questions about fontdrvhost.exe, which I didn’t answer? Please post your question or comment on our free Windows 10 discussion forum.

При установке Windows 8.1 и 10, помимо создаваемой пользователем учетной записи администратора, локальной или Microsoft, система создает несколько дополнительных учетных записей, среди которых имеется и defaultuser0. В нормальных условиях она не отображается на экране входа в систему и никак не мешает работе пользователя, разве что иногда занимает на жестком диске несколько гигабайт, в связи с чем многие интересуются, можно ли ее удалить и тем самым высвободить немного дискового пространства.

Что такое defaultuser0

Папка пользователя defaultuser0 располагается в том же каталоге, что и папки других пользователей (C:/Users), но по умолчанию ей присвоен атрибут «Скрытый».

Существует распространенное мнение, что defaultuser0 — это следствие некоего бага в Windows, но это не совсем верно. Учетная запись defaultuser0 является служебной, она участвует в процессе первичной настройки Windows (на этапе OOBE) еще до того момента, когда будут созданы другие юзеры. По завершении установки Windows 10 и ее перезагрузки учетная запись defaultuser0 должна удалиться, но это происходит не всегда.

Итак, миссия defaultuser0 завершается после установки системы и создания обычной учетной записи, поэтому ее можно безопасно удалить.

В редких случаях defaultuser0 отображается на экране входа в систему, но если вы попробуете войти в эту учетную запись, то у вас ничего не получится, так как она требует пароля, но не имеет его.

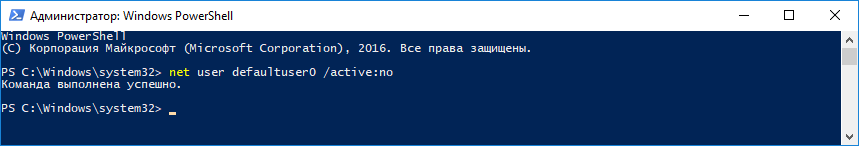

Если вы хотите ее скрыть, войдите в свою учетную запись, запустите от имени администратора PowerShell и выполните команду net user defaultuser0 /active:no.

Также вы можете полностью удалить defaultuser0 из системы без каких-либо негативных последствий.

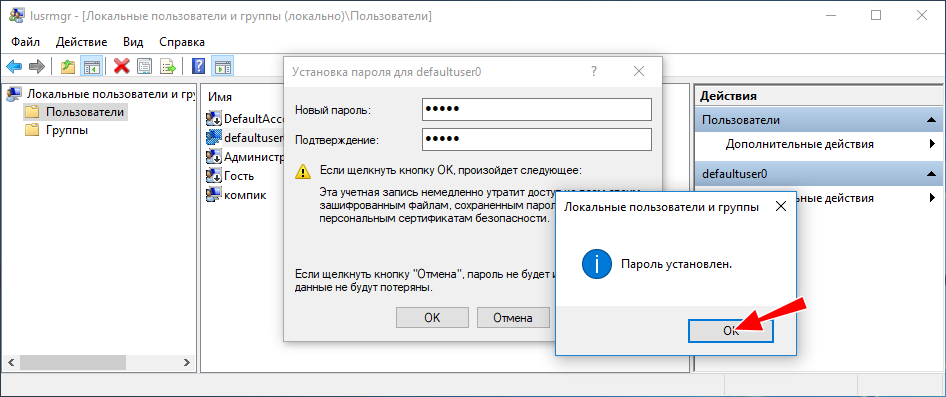

Находясь в своей учетной записи администратора, откройте командой lusrmgr.msc оснастку управления пользователями, зайдите в раздел «Пользователи» и удалите учетную запись defaultuser0.

Удалить ее можно также и командой net user defaultuser0 /delete в запущенной с повышенными правами командной строке.

За сим зайдите в расположения C:Users и удалите сам каталог defaultuser0 со всем его содержимым. Если система воспротивиться, удалите его, загрузившись в безопасном режиме или из-под LiveCD.

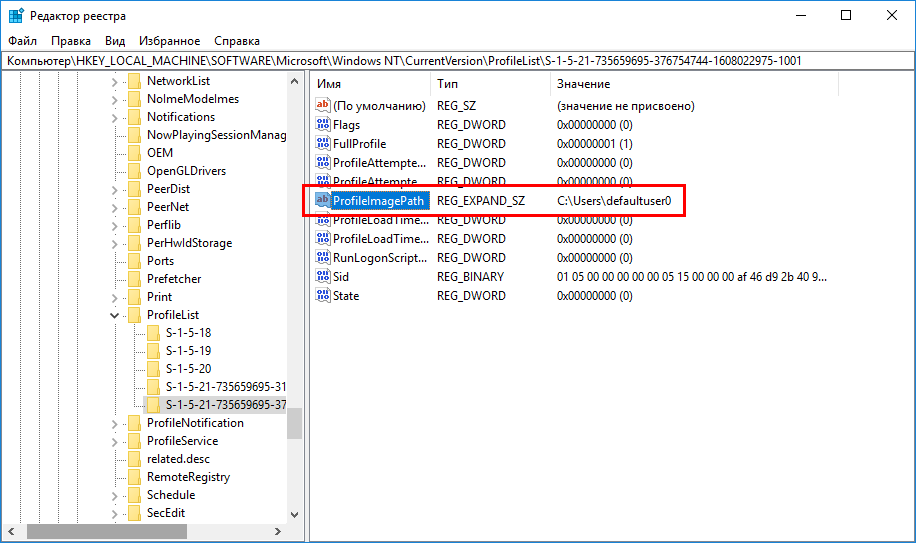

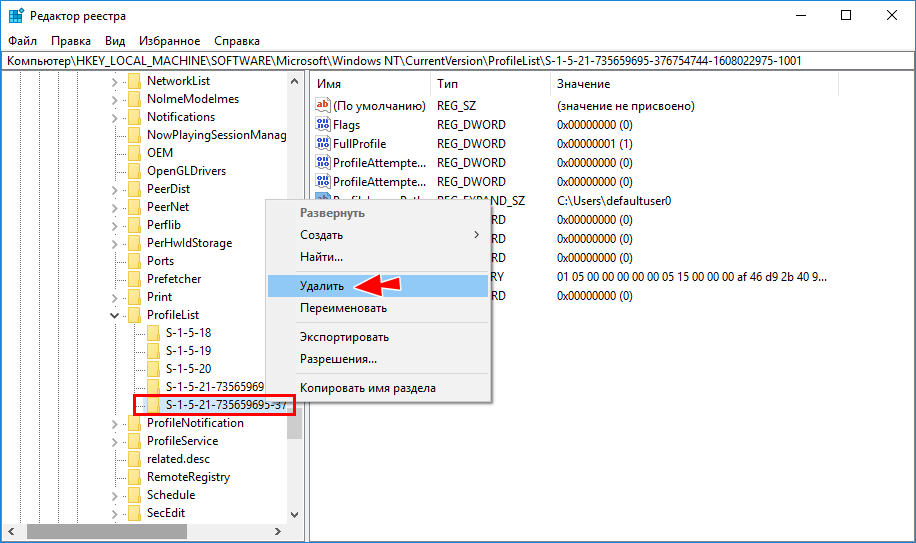

После этого останется только подчистить реестр, что не является обязательным.

Разверните в редакторе реестра ключ HKLMSOFTWAREMicrosoftWindows NTCurrentVersionProfileList и отыщите подраздел с названием S-1-5… и содержащимся в нём параметром ProfileImagePath, в качестве которого установлен путь «C:Usersdefaultuser0».

Удалите подраздел с S-1-5… с его содержимым.

Примечание: может статься так, что ни в оснастке управления пользователями, ни в реестре записи о defaultuser0 не будет, а о ее «наличии» станет указывать только присутствие ее каталога-рудимента. В этом случае ограничиваемся простым удалением папки бесполезной, практически несуществующей учетной записи.

Можно ли использовать defaultuser0 как обычную учетную запись

Если учетная запись defaultuser0 активна и ее папка содержит набор данных, вы можете попробовать задействовать ее как обычную учетную запись, установив в lusrmgr.msc для нее пароль.

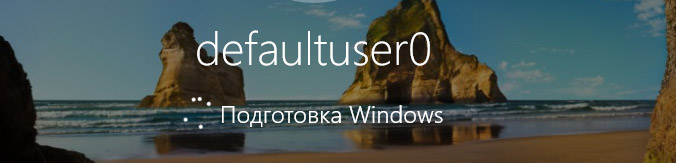

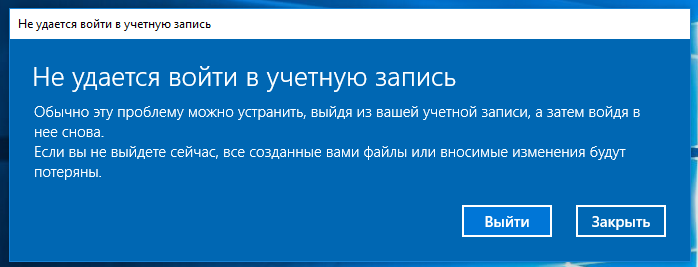

Но, скорее всего, ничего у вас не получится и, вместо того чтобы войти в defaultuser0, Windows 10 создаст временную учетную запись TEMP, которая будет обнулена после завершения рабочей сессии.

Вот такие дела.

Что касается других служебных учетных записей, таких как DefaultAccount, WDAGUtilityAccount и Гость, то их трогать не следует, тем более, что сама Windows не позволит вам их удалить.

Загрузка…