Прочитано:

40 138

Данную заметку должен иметь каждый уважающий себя системный администратор, как приходящий в организацию, где всё уже настроено, но пароли не оставлены.

Сейчас я покажу пошагово, как сбросить пароль локального Администратора на сервере под управлением Windows Server 2008 R2.

Имеем систему под управлением – Windows Server 2008 R2 Standard SP1 English.

Задача: сбросить пароль на локальную учётную запись Administrator (Администратора)

Бывало, что к Вам переходила система, а доступ к ней отсутствовал. Под локальным администратором пароль не известен.

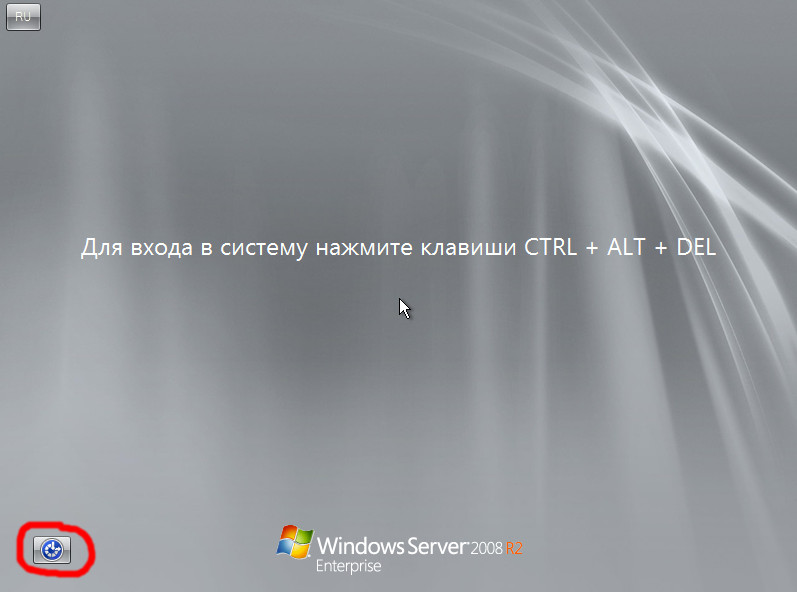

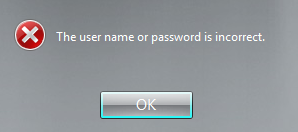

Окно входа:

И не всеми любимый отказ зайти:

Для решения поставленной задачи проделаем ниже следующие действия.

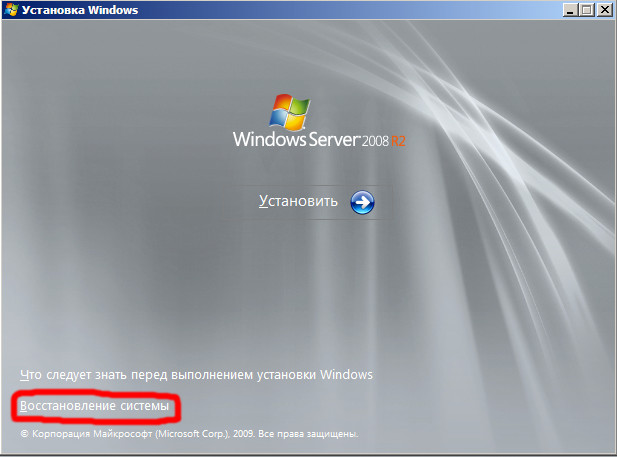

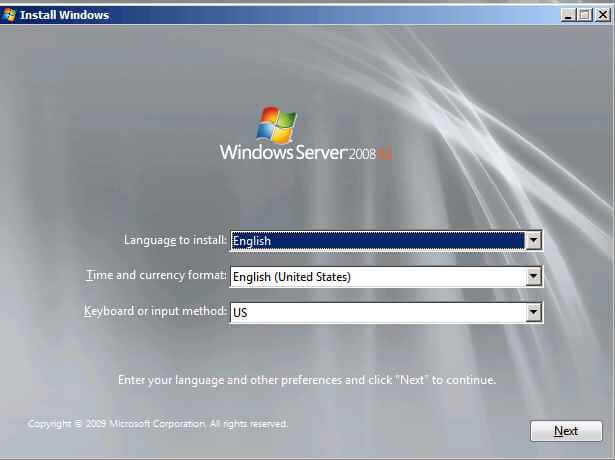

Загружаемся с установочного диска:

(Вставить установочный диск и выставить в BIOS первым загружаться, с CD)

В окне выбора меню инсталляции и раскладки клавиатуры оставляем всё как есть, то есть English, нажимаем Next.

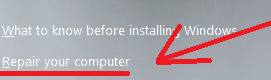

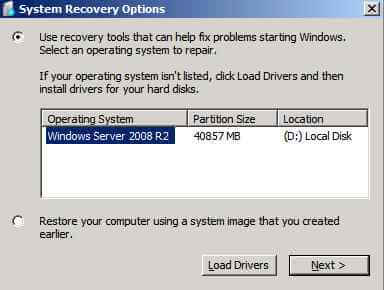

Теперь в левом углу выбираем пункт “Repair your computer”:

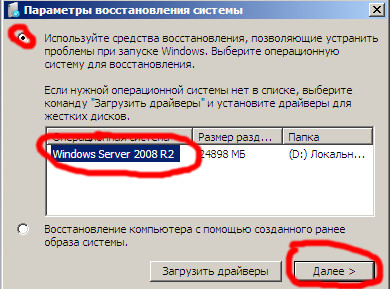

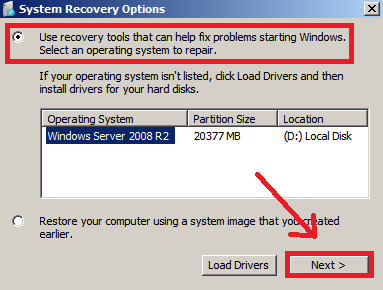

В появившемся окне “System Recovery Options” выбираем пункт по дефолту “Use recovery tools”, продолжаем, выбрав “Next”.

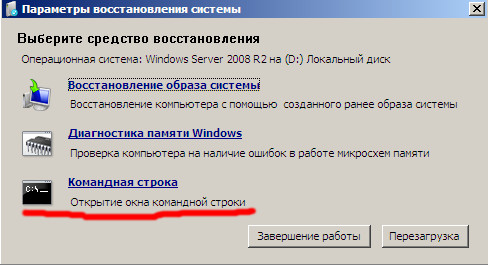

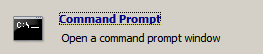

Далее выбираем инструмент, который будет использоваться для восстановления – это Command Prompt (Командная строка – cmd.exe):

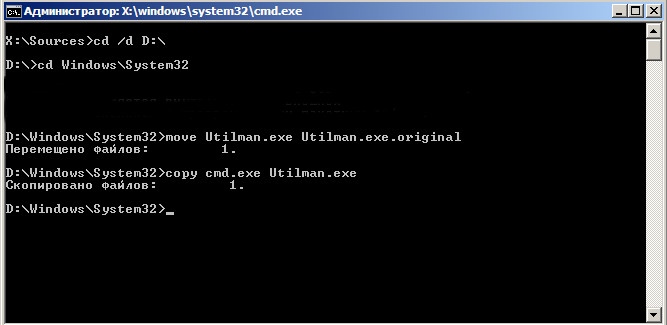

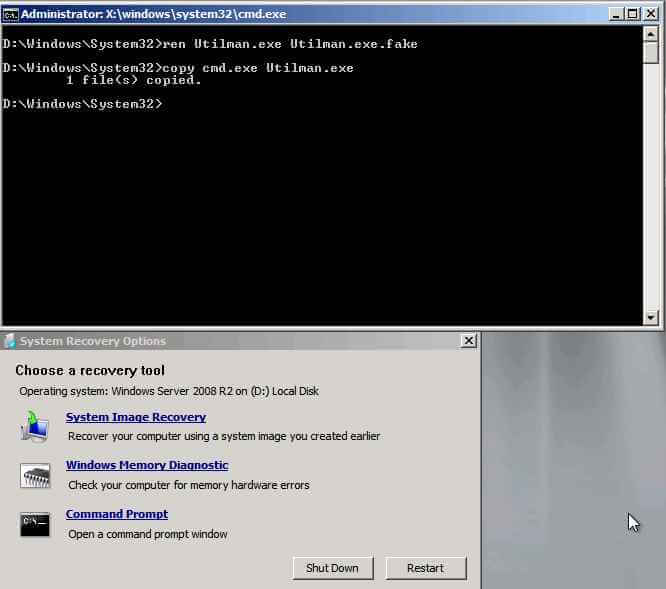

В открывшимся окне командной строки проделываем следующие манипуляции:

X:Sources>cd /d d:

D:cd Windows

D:Windowscd System32

D:WindowsSystem32move Utilman.exe Utilman.exe.backup

D:WindowsSystem32copy cmd.exe utilman.exe

Для справки, исполняемый файл utilman.exe – это Центр специальных возможностей.

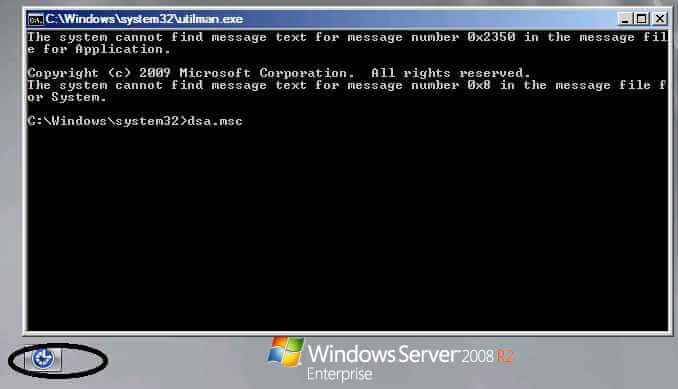

Перезагружаем систему доходим до того момента где нужно ввести учётную записи и пароль на вход в систему, но пока этого делать не нужно. Обратим внимание на левый нижний угол:

Выбираем “Ease of access”, щелкаем по нему левой кнопкой мыши:

См. скриншот.

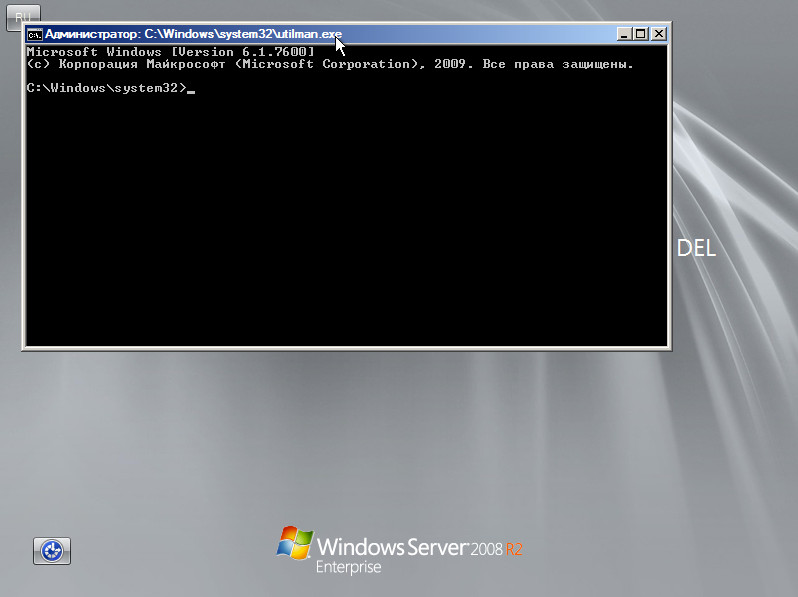

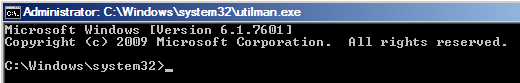

Запуститься окно командной строки:

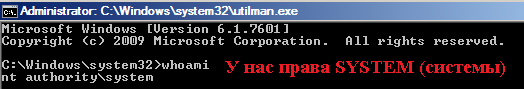

Теперь у нас доступ к системе с правами NT AuthoritySYSTEM:

Whoami

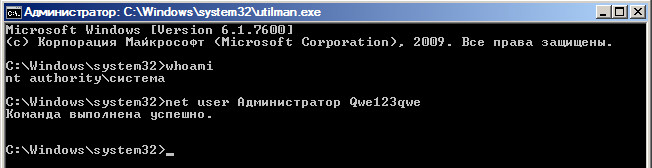

Теперь меняем пароль на локальную учётную запись Администратора:

Net user Administrator Aa1234567 (теперь пароль на локальную учётную запись Administrator будет указанный нами, к примеру Aa1234567):

И возвращаем utilman.exeобратно, в текущей запущенной командной строке сделать это невозможно. Следует проделать точно такие же шаги как мы делали выше.

В окне командной строке вводим:

X:Sources>cd /d d:WindowsSystem32

D:WindowsSystem32copy utilman.exe.backup utilman.exe

Overwrite utilman.exe? (Yes/No/All): y

1 file(s) copied.

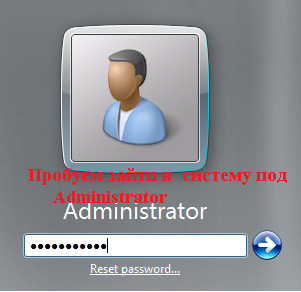

Снова перезагружаем систему и заходим уже под изменённым паролем для учётной записи Администратора. Данная заметка палочка выручалочка самому себе и разъяснение другим, как решить поставленную задачу.

Рассмотрим как выполнить сброс пароля от учетной записи Администратор в ОС Windows Server 2008 R2/Windows Server 2012 R2.

Инструкция

Перезагружаем сервер и запускаемся с установочного диска Windows Server 2008 R2/Windows Server 2012 R2.

Выбираем режим Repair your computer (Восстановление системы)

Выбираем Troubleshoot (Устранение неполадок)

В разделе Advanced options (Дополнительные параметры) нажмите Command Promt (Командная строка)

В командной строке выполните следующие команды:

|

d: cd windows system32 ren Utilman.exe Utilman.exe.old copy cmd.exe Utilman.exe |

Закройте командную строку и нажмите Продолжить.

Система загрузится в обычном режиме. На экране входа в систему, нажмите комбинацию клавиш Windows + U.

В командной строке вы можете изменить пароль, введя следующую команду:

|

net user administrator Password123 |

После смены пароля перезагружаем систему и загружаемся с установочного диска. Необходимо вернуть файлы в исходное состояние, в командной строке выполняем действия:

|

d: cd windowssystem32 del utilman.exe и подтверждаем удаление copy utilman.exe.old utilman.exe |

Перезагружаем систему и входим под учетной записью администратора с указанным паролем.

Понравилась или оказалась полезной статья, поблагодари автора

ПОНРАВИЛАСЬ ИЛИ ОКАЗАЛАСЬ ПОЛЕЗНОЙ СТАТЬЯ, ПОБЛАГОДАРИ АВТОРА

Загрузка…

Обновлено 22.01.2019

Надеюсь, после прочтения этой статьи многие поймут, что контроллеры домена обязательно либо делать Read-Only, либо шифровать (например Bitlocker`oм).

Бывает, что в организации злые-пришлые администраторы перед уходом поменяли все пароли и перед вами стоит задача взлома пароля для администратора домена.

Имеем Windows 2008 R 2 SP 1 и простой установочной диск для той же системы.

Монтируем его и загружаемся с диска.

Нажимаем на Next

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-01

Выбираем “Repair Your Computer” (Восстановление системы)

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-02

Выбираем нашу систему и жмем на Next

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-03

Далее открываем “Command Prompt” (Командная строка)

Идем на диск, где у вас установлена система в папку System 32.

Трюк в том, что мы заменим файл Utilman .exe на cmd .exe и при старте на экране ввода пароля мы сможем запустить cmd .exe от имени System на домен контроллере, а это значит, что сможем сделать все, что угодно.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-04

Итак, теперь перезагружаем компьютер и меняем пароль администратору или создаем нового администратора.

Набираем dsa .msc что бы попасть в консоль ADUC .

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-05

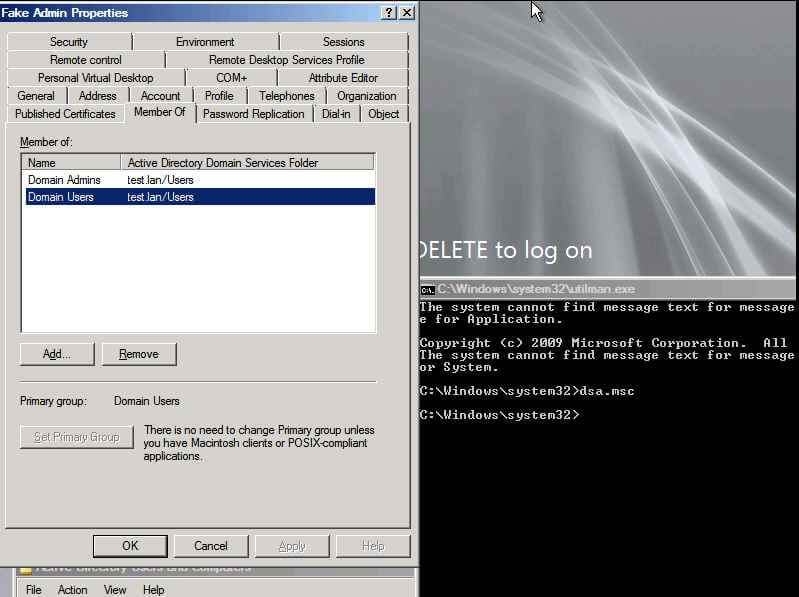

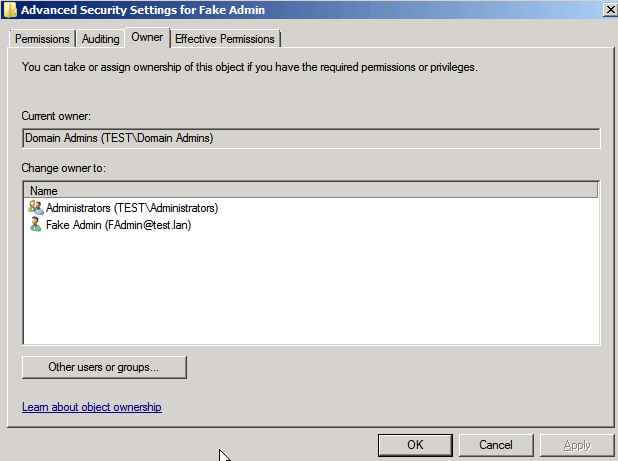

Я создам пользователя FAdmin @test .lan и включу его в группу “Domain Admin ”. Понятно, что из той же консоли можно было сбросить пароль любому пользователю, но я хочу показать, что как owner у созданного пользователя будет не учетной записью, что затруднит момент поиска проблемы, если вам это кто-то сделает специально во вред.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-06

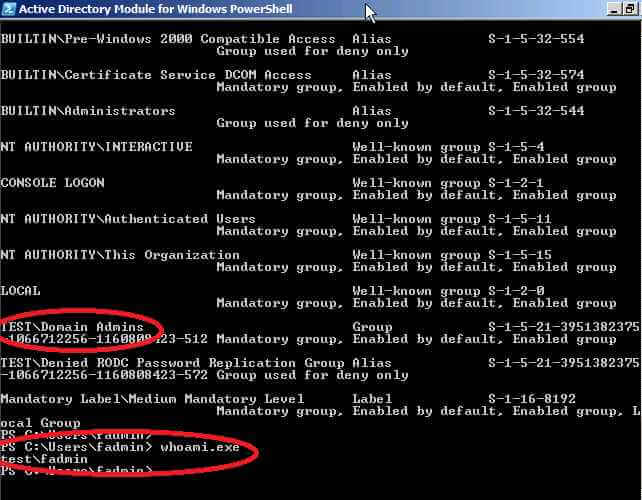

Команда Whoami .exe /user /groups покажет что пользователь fadmin входит в группу “domain admins ”

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-07

Теперь проверим: кто Owner для этой учетной записи.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-08

- Remove From My Forums

-

Вопрос

-

Здравствуйте!

Проблема в том, что я забыл пароль админа на 2008 R2. Как его можно збросить. Других пользователей нет. Раньше сервак был в домене, и я входил под доменным юзером, потом я его из домена выключил, а пароль админа не сменил. Что посоветуете кроме перестановки???

Ответы

-

-

Помечено в качестве ответа

Vinokurov Yuriy

14 мая 2010 г. 8:07

-

Помечено в качестве ответа

Все ответы

-

а чегото не очень помогло, я какойто качнул, но некак

-

Ищите тот, который 2008 хотя бы поддерживает.

-

А ERD для W2k8 R2?

Dmitriy Poberezhniy (my web blog http://dimsan.blogspot.com)

-

неа нехочет

http://cut.ms/SOC

вот ошибка

-

kkvkkv, Вам предупреждение за выкладывание подобной ссылки!!!

Поможем друг другу стать лучше! Отметим правильные ответы и полезные сообщения! Посетите наш блог http://blogs.technet.com/ru_forum_support/default.aspx

-

-

Помечено в качестве ответа

Vinokurov Yuriy

14 мая 2010 г. 8:07

-

Помечено в качестве ответа

-

knoppix live cd попробуйте.

-

1) Сделал диск ERD Commander на родном образе системы WinServer 2008r2

2) добавил туда скаченные драйвера с интеловского сайта для raid, так же вытащил драйвер из системы и тоже интегрировал в диск (Увереноости в проге которая вытаскивает драйвера нет т.к. она х86)

3) Сервер на матери 5000PSL, raid 1 на материнской плате

— все красиво грузится, но! не видит системы. Пробывал подсунуть драйвера ручками — все равно систему не видит. Коль не видит систему, то и менеджер по изменению паролей не работает.

Пробывал сбросить пароль, процедура проходит но в систему не пускает, т.к. политика безопасности паролей не дает! Изменил политику на 0, но действует это только на пользователей домена.

Наведите на мысль, как обойти или как объяснить ERD софтовый рейд, или как сменить политику безопасности пароля локальному администратору.

Над проблей бьюсь уже второй месяц. Руки уже опускаются.

-

harian boot cd пробуй там все есть.

Как совет не всегда можно сменить пароль, но всегда можно создать учетную запись с правами Администратора.

Удачи.

-kai-

-

Идея хорошая — создать пользователя админа!

Но вот harian-boot-cd — яндекс о нем почти ничего не знает, а гугл — фигню выдает. Покажите направление на зюйд, зюйд-вест, любым способом

-

harian или hiren — все встало на свои места

буду пробывать на днях

-

harian boot cd пробуй там все есть.

Как совет не всегда можно сменить пароль, но всегда можно создать учетную запись с правами Администратора.

Удачи.

-kai-

у меня только получается сбрасывать. Изменить пароль — не находит файл для изменения. Где и как создавать я так и непонял из этого диска, особенно локального администратора. Под W7 — вообще все диски работают замечательно, а вот 2k8r2 — зубы показывает.

-

Какие варианты могут быть предложены, чтобы ERD увидел сервак с доменом за софтовым рейдом на 5000PSLSATAR (ни один из драйверов он не принимает)? чтобы изменить пароль, т.к. сброс пароля не помогает.

-

1) Техподдержка MS сегодня по фону была на высоте.

2) Если сервер является контроллером домена. то локальная база — закрыта наглуха, можно нос разбить, но локально не зайти, только через домен!

3) Пароль сносится для доменного администратора через дистрибутив самой операционки (Utilman), даже никаких специальных дистрибутивов и дисков не надо!

4) Обновление ОС осуществлять через WSUS, коль локального доступа нет.

5) Я так и не добился чтобы через рейд увидеть ОС. пришлось снимать винты (raid 1), цеплять к самой простой железяке и грузить ERD. Идет как по маслу. Самое главное делать соверешенно одинаково на обоих винтах.

-

Так что именно хочется получить? При чем тут WSUS?

Best Regards, Ilya

-

Так что именно хочется получить? При чем тут WSUS?

Best Regards, Ilya

Встал вопрос автоматического обновления сервера. Под доменом обновление заблокировано, типа идите к системному администратору. На 7-ке, т.к. это просто рабочая машина, можно зати локально и запустить Windows Update. Вот я и хотел зайти локально на сервер и

разобратся с автоматическим обновлением. -

Всем добрый день!

Буквально вчера столкнулся с такой же проблемой. Жесткие диски объединены в RAID5, сервер HP 380 DL. Доменов нет, админ только один, и локальный. Кто-то «добрый» молча сменил пароль, причём невозможно установить, кто именно.

Попытки загрузки LiveCD либо заканчивались ошибкой (не может найти файл, не хватает памяти), либо невозможностью обращения к жесткому диску.

Решение: Грузимся с CD для создания образов жестких дисков (Использовал Acronis BootCD), снимаем образ, разворачиваем его в виртульной машине, загружаем виртуальную машину с LiveCD, снимаем или меняем пароль, (я использовал Alkid LiveCD 2011, программа Active

Passwor Changer, просто обнулил пароль), снимаем образ заново (уже вылеченный), и накатываем на сервер. Проверил всё, кроме накатывания на сервер. Окончательно работоспособность данного метода проверю в понедельник. По крайней мере, в виртуальной среде пароль

удалось снять, доступ к серверу был восстановлен.ВАЖНО!!! Во избежание проблем после разворачивания образа на сервере НЕ ЗАПУСКАЕМ серверную ОС на виртуальной машине. Всё. что нам надо — это получить возможность изменить пароль адимнистратора.

-

Изменено

Alexei Verveda

13 июля 2012 г. 13:57

Корректировка последовательности действий.

-

Изменено

-

Решение: Грузимся с CD для создания образов жестких дисков (Использовал Acronis BootCD), снимаем образ, разворачиваем его в виртульной машине, там же лечим (использовал Alkid LiveCD 2011, программа Active Passwor Changer, просто обнулил пароль), снимаем

образ заново (уже вылеченный), и накатываем на сервер. Проверил всё, кроме накатывания на сервер. Окончательно работоспособность данного метода проверю в понедельник. По крайней мере, в виртуальной среде пароль удалось снять, доступ к серверу был восстановлен.Крайне сомнительное мероприятие, если не сказать бесполезное. На ВМ и на физическом сервере оборудование (с точки зрения ОС) «немного» отличается. ОС банально может не стартануть после подобных действий.

I’m inspired! Are you? Где смекалка и сноровка, там и палка что винтовка.

-

Крайне сомнительное мероприятие, если не сказать бесполезное. На ВМ и на физическом сервере оборудование (с точки зрения ОС) «немного» отличается. ОС банально может не стартануть после подобных действий.

От части согласен, просто забыл указать некоторые моменты по использованию предложенного метода. Сообщение поправил. Просто в моём случае это единственный вариант, который может помочь.

-

Добрый день.

Как и обещал, отписываюсь о результатах предложенного мной метода.

Данный метод сработал на 100%, пароль адимнистратора обнулился, сервер работает отлично.

Загружаемся с установочного диска Windows Server (он же является и диском восстановления).

Сразу после выбора языка выбираем Восстановление системы (“Repair your computer”)

Для Windows Server 2016-2019 выбираем Диагностика (“Troubleshoot”), для Server 2008 — переходим к следующему шагу.

Выбираем Командная строка (“Command Prompt”)

Выполняем команды (для Windows Server 2008, 2008R2, 2016 и 2019):

copy c:WindowsSystem32Utilman.exe с:WindowsSystem32Utilman.exe.old

copy c:WindowsSystem32cmd.exe с:WindowsSystem32Utilman.exe

Закрываем командную строку и нажимаем Продолжить(“Continue”).

Сервер загрузится и выведет logon screen. Нажимаем Windows Key + U (специальные возможности, внизу экрана).

Выполняем команду:

net user administrator 123456

где 123456 — новый пароль

Если УЗ Administrator заблокирована, разблокируем её следующей командой. После разблокирования необходимо перезагрузить сервер, т.к. УЗ Administrator будет недоступна без перезагрузки.

net user administrator /active:yes

После разблокирования учётной записи необходимо вернуть Utilman.exe на прежнее место.

Забыть пароль — это всегда больно, но, к счастью, есть простой способ сбросить пароль администратора домена. Все, что вам нужно, это копия установочного диска Windows Server 2008 R2 и один простой трюк командной строки.

Замена Utilman.exe

Загрузитесь с диска Windows и выберите опцию «Восстановить компьютер» в левом нижнем углу.

Выполняйте, пока не получите возможность открыть командную строку, которую вы хотите выбрать.

Сначала вы должны ввести следующую команду для резервного копирования файла utilman.exe:

MOVE C: Windows System32 Utilman.exe C: Windows System32 Utilman.exe.bak

Теперь вам нужно будет скопировать cmd.exe и переименовать его в Utilman.exe:

COPY C: Windows System32 cmd.exe C: Windows System32 Utilman.exe

Теперь вы можете перезагрузить компьютер. Когда загрузка снова завершится, и вы окажетесь на экране входа в систему, щелкните значок «Простота доступа».

Бьюсь об заклад, вы не ожидали, что откройте командную строку Чтобы изменить тип пароля:

сетевой пользователь-администратор *

После того, как вы нажмете ввод, вам будет предложено установить новый пароль, а затем подтвердить его, при вводе нового пароля не беспокойтесь, если вы не видите их при вводе, они невидимы, однако они запоминаются.

Как только вы снова войдете в систему, не забудьте удалить Utilman.exe, а затем переименовать Utilman.exe.bak обратно в обычный старый Utilman.exe.

В этой статье рассмотрена ситуация восстановления пароля администратора домена. Для примера был выбран контроллер домена Windows Server 2008R2 (чего уж скромничать). Естественно я не знаю паролей учетных записей и допускаю, что они достаточно сложны, а следовательно проверять варианты “sex,god,123,password” смысла особого нет.

Зайдя в Google и введя в строке поиска “Reset Password Domain Administrator” я первой строчкой попадаю на сайт израильского MVP, который в деталях описывает процесс сброса пароля доменного администратора. Одно но, чтобы использовать данный способ нужно знать пароль администратора DSRM, для тех кто запамятовал поясняю, что это учетная запись хранится на контроллере домена локально и используется в случаях когда вашей службе каталогов “совсем плохо”, т.е. для восстановления. Но увы, я этого пароля не знаю.

Поэтому я отрываю вторую закладку в браузере и ввожу опять же в Google текст “linux cd for reset administrator password” и ищу образ загрузочного диска который позволит мне сбросить пароль DSRM. И на сайте американского специалиста Petter Nordahl-Hagen нахожу нужный диск. Скачать его можно отсюда.

А дальше? Дальше процесс не требующий никакой умственной деятельности.

Грузим наш сервер с диска скачанного по ссылке.

Выбираем раздел жесткого диска с системой. У меня их два и это не удивительно Windows Server 2008 R2 создает раздел в 200 мегабайт на случай включения Bitlocker.

Выбираю опцию “Password Reset” и нажимаю Enter.

Дале говорю, что желаю редактировать учетную запись.

Указываю, что меня интересует учетная запись Administrator.

И в итоге выхожу на запрос, что сделать с данной учеткой. Я сбрасывал пароль на пустой, хотя можно просто задать свой пароль.

Не забываю сохранить сделанные изменения, в противном случае от ваших действий толку будет ноль. После сохранения ухожу в перезагрузку и при старте компьютера нажимаю F8 , чтобы попасть на выбор вариантов загрузки.

Естественно выбираю вариант загрузки “Directory Service Restore Mode”, чтобы зайти под учетной записью DSRM-администратора.

Выбираю “вход под другой учетной записью” т.е. локальный вход и ввожу если осуществлял смену пароля либо оставляю пустым пароль DSRM-администратора.

Далее делаю следующее: создаю на диске C: папку с именем “tools” и копирую в нее содержимое набора утилит позаимствованных у MVP, хоят все эти утилиты есть в Resourse Kit от Microsft. Скачать можно отсюда. И добавляю в эту папку файл cmd.exe, взятый из каталога C:WindowsSystem32.

После запускаю командную строку и выполняю команду

instsrv PassRecovery “C:toolssrvany.exe”

Это даст мне возможность запустить srvany.exe , как сервис с именем PassRecovery и запустится он с привилегиями SYSTEM.

Остается самая малость. Открыть редактор реестра и раскрыть ветку

HKEY_LOCAL_MACHINESystemCurrentControlSetServicesPassRecovery

Создана данная ветка была при установке службы шагом выше.

В ней мы создаем папку для наших будущих ключей с именем Parameters. Имя только такое.

Создаю два ключа реестра с именами Application и AppParameters.

Application указывает на пусть к командной строке в нашей папке.

AppParameters описывает, что должно в этой командной строке выполниться. А выполнится там команда “net user” и сбросит пароль учетной записи administrator (на этот раз доменной) на Pa$$w0rd. Такой чудной пароль был выбрал не случайно, просто он соответствует требованиям сложности, которые будут проверяться при сбросе пароля.

name: Application

type: REG_SZ (string)

value: с:toolscmd.exename: AppParameters

type: REG_SZ (string)

value: /k net user administrator Pa$$w0rd /domain

Напоследок нахожу созданную мной службу PassRecovery и ее свойствах ставлю галочку “Allow Service to interact with desktop”. Можно перезагружаться в нормально режиме.

Когда я загрузился и удостоверился, что пароль был сброшен, службу нужно остановить и удалить, следом за ней и все файлы из папки C:tools.

net stop PassRecovery

sc delete PassRecovery

Вывод: Способ топорный (+ баянный), но действенный как автомат Калашникова.

Опишу способ сброса пароля на Windows Server 2008 R2.

Потребуется, пара рук, внимательность при прочтении этой статьи, и установочный диск от Windows Server 2008 R2. (к слову сказать, я всегда такой с собой таскаю. Вообще в моей аптечке много всего, мало ли что 🙂 )

Итак, вставляем диск в привод и грузимся с него.

С лева, в низу, будет «Ссылка» под названием «Восстановление системы» (англ. «Repair your computer«), вот ее и жмем.

Все параметры оставляем по умолчанию, и ничего не меняем. Жмем «Далее»

Выбираем как средство восстановления «Командная строка»

Далее все достаточно просто. Вводим несколько не замысловатых команд:

# cd /d D: # cd WindowsSystem32 # move Utilman.exe Utilman.exe.original

Получим ответ: Перемещено файлов: 1 Вводим:

# copy cmd.exe Utilman.exe

Получи ответ: Скопировано файлов: 1

Этими командами, мы подменили программу запуска «Специальных возможностей«, командной строкой.

Вся соль в том, что на экране входа, «Специальные возможности» запускаются от имени системы.

Вот это и будем использовать.

Теперь перезагружаем систему, до экрана входа. Да, того экрана который говорит что пароль не верный.

И жмем на кнопку «Специальные возможности«, после чего будет запущена командная строка.

Можете выполнить команду whoami, что бы удостоверится что на данный момент командная оболочка выполняется от имени системы:

Далее все просто и весьма не замысловато.

Теперь осталось просто сменить пароль нужного пользователя простой командой net.

Сменим пароль для учетной записи Администратор:

# net user Администратор Qwe123qwe

Ну в принципе на этом вроде бы и все.

Но! Обязательно, снова загрузитесь с диска, как в начале, и верните файлы на свои места.

Если все оставить как есть, то в системе останется дыра размером с железнодорожный туннель.

Представьте себе, если например инициировать автоматическую загрузку «центра специальных возможностей» (Да, кавычки тут по тому что это уже центр в кавычках ) с какими либо параметрами.

И все команды исполняются от имени системы. Воспользовавшись этим, можно расширить дыру от масштабов «железнодорожного тоннеля», до космической черной дыры!

Так что не откладывайте возвращение файлов на свои места.

Источник.

буду пробывать на днях

буду пробывать на днях