Создание правила для упакованных приложений Create a rule for packaged apps

Область применения Applies to

- Windows 10. Windows 10

- Windows Server Windows Server

В этой статье для ИТ-специалистов показано, как создать правило AppLocker для упакованных приложений с условием издателя. This article for IT professionals shows how to create an AppLocker rule for packaged apps with a publisher condition.

Упакованные приложения, также известные как универсальные приложения для Windows, основаны на модели приложений, которая гарантирует, что все файлы в пакете приложения имеют одно удостоверение. Packaged apps, also known as Universal Windows apps, are based on an app model that ensures that all the files within an app package share the same identity. Таким образом, можно управлять всем приложением с помощью одного правила AppLocker, а не приложений без упаковки, где каждый файл в приложении может иметь уникальное удостоверение. Therefore, it is possible to control the entire app using a single AppLocker rule as opposed to the non-packaged apps where each file within the app could have a unique identity. Windows не поддерживает неподписаные упакованные приложения, что означает, что все упакованные приложения должны быть подписаны. Windows does not support unsigned packaged apps, which implies all packaged apps must be signed. AppLocker поддерживает только правила издателя для упакованных приложений. AppLocker supports only publisher rules for packaged apps. Правило издателя для упакованного приложения основано на следующих сведениях: A publisher rule for a packaged app is based on the following information:

- Издатель пакета Publisher of the package

- Имя пакета Package name

- Версия пакета Package version

Все файлы в пакете, а также установщик пакета имеют эти атрибуты. All the files within a package as well as the package installer share these attributes. Таким образом, правило AppLocker для упакованного приложения управляет как установкой, так и запуском приложения. Therefore, an AppLocker rule for a packaged app controls both the installation as well as the running of the app. В противном случае правила издателя для упакованных приложений не отличаются от остальных коллекций правил; они поддерживают исключения, могут увеличиваться или уменьшаться в области и могут быть назначены пользователям и группам. Otherwise, the publisher rules for packaged apps are no different than the rest of the rule collections; they support exceptions, can be increased or decreased in scope, and can be assigned to users and groups.

Сведения об условии издателя см. в под условии правила издателя в AppLocker. For info about the publisher condition, see Understanding the publisher rule condition in AppLocker.

Эту задачу можно выполнить с помощью консоли управления групповыми политиками для политики AppLocker в объекте групповой политики (GPO) или с помощью оснастки «Локализованная политика безопасности» для политики AppLocker на локальном компьютере или в шаблоне безопасности. You can perform this task by using the Group Policy Management Console for an AppLocker policy in a Group Policy Object (GPO) or by using the Local Security Policy snap-in for an AppLocker policy on a local computer or in a security template. Сведения об использовании этих оснастки MMC для администрирования AppLocker см. в администрировании AppLocker. For info how to use these MMC snap-ins to administer AppLocker, see Administer AppLocker.

Создание правила упакованного приложения To create a packaged app rule

Откройте консоль AppLocker. Open the AppLocker console.

В меню действий или щелкнув правой кнопкой мышиправила упакованных приложений, выберите «Создать новое правило». On the Action menu, or by right-clicking on Packaged app Rules, select Create New Rule.

На странице «Перед началом работы» выберите «Далее». On the Before You Begin page, select Next.

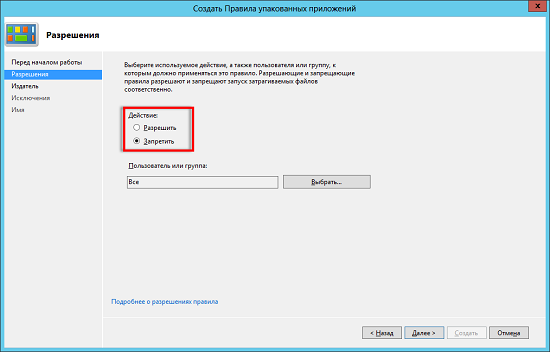

На странице «Разрешения» выберите действие (разрешить или запретить) и пользователя или группу, к которые должно применяться правило, а затем выберите «Далее». On the Permissions page, select the action (allow or deny) and the user or group that the rule should apply to, and then select Next.

На странице «Издатель» можно выбрать определенную ссылку на правило упакованного приложения и установить область действия правила. On the Publisher page, you can select a specific reference for the packaged app rule and set the scope for the rule. В следующей таблице описаны справочные параметры. The following table describes the reference options.

Использование установленного упакованного приложения в качестве ссылки Use an installed packaged app as a reference

Если этот вариант выбран, AppLocker требует выбора уже установленного приложения, на котором будет базой новое правило. If selected, AppLocker requires you to choose an app that is already installed on which to base your new rule. AppLocker использует издателя, имя пакета и версию пакета для определения правила. AppLocker uses the publisher, package name and package version to define the rule.

Группа продаж будет использовать только приложение Microsoft.BingMaps для внешних звонков по продажам. You want the Sales group only to use the app named Microsoft.BingMaps for its outside sales calls. Приложение Microsoft.BingMaps уже установлено на устройстве, на котором вы создаете правило, поэтому выберите этот параметр и выберите приложение из списка установленных на компьютере приложений и создайте правило с помощью этого приложения в качестве ссылки. The Microsoft.BingMaps app is already installed on the device where you are creating the rule, so you choose this option, and select the app from the list of apps installed on the computer and create the rule using this app as a reference.

Использование установщика упакованных приложений в качестве ссылки Use a packaged app installer as a reference

Если этот вариант выбран, AppLocker требует выбора установщика приложения, на котором будет базой для нового правила. If selected, AppLocker requires you to choose an app installer on which to base your new rule. Установщик упакованных приложений имеет расширение APPX. A packaged app installer has the .appx extension. AppLocker использует издателя, имя пакета и версию пакета установщика для определения правила. AppLocker uses the publisher, package name, and package version of the installer to define the rule.

Ваша компания разработала ряд внутренних бизнес-упакованных приложений. Your company has developed a number of internal line-of-business packaged apps. Установщики приложений хранятся в общем файловом хранилище. The app installers are stored on a common file share. Сотрудники могут устанавливать необходимые приложения из этой файловой папки. Employees can install the required apps from that file share. Вы хотите разрешить всем сотрудникам устанавливать приложение «Зарплата» из этой обоймы. You want to allow all your employees to install the Payroll app from this share. Чтобы создать правило, выберите этот параметр в мастере, перейдите к файловой папке и выберите установщик для приложения payroll. So you choose this option from the wizard, browse to the file share, and choose the installer for the Payroll app as a reference to create your rule.

В следующей таблице описывается настройка области для правила упакованного приложения. The following table describes setting the scope for the packaged app rule.

| Selection Selection | Описание Description | Пример Example |

|---|---|---|

Применимо к любому издателю Applies to Any publisher

Это наименее строгое условие области для правила «Разрешить». This is the least restrictive scope condition for an Allow rule. Это позволяет запускать или устанавливать все упакованные приложения. It permits every packaged app to run or install.

И наоборот, если это правило является правилом «Запретить», этот параметр является наиболее строгим, так как он отказано в установке или запуске всех приложений. Conversely, if this is a Deny rule, then this option is the most restrictive because it denies all apps from installing or running.

Вы хотите, чтобы группа продаж использует любое упакованное приложение от любого подписанного издателя. You want the Sales group to use any packaged app from any signed publisher. Вы задайте разрешения, чтобы разрешить группе продаж запускать любое приложение. You set the permissions to allow the Sales group to be able to run any app.

Применимо к определенному издателю Applies to a specific Publisher

Это правило опубликуется для всех приложений, опубликованных определенным издателем. This scopes the rule to all apps published by a particular publisher.

Вы хотите разрешить всем пользователям устанавливать приложения, опубликованные издателем Microsoft.BingMaps. You want to allow all your users to install apps published by the publisher of Microsoft.BingMaps. Можно выбрать Microsoft.BingMaps в качестве ссылки и выбрать область действия правила. You could select Microsoft.BingMaps as a reference and choose this rule scope.

Применяется к имени пакета Applies to a Package name

В этом случае правило будет занося в область действия всех пакетов, которые совместно имеют имя издателя и имя пакета в качестве эталонного файла. This scopes the rule to all packages that share the publisher name and package name as the reference file.

Вы хотите разрешить группе продаж устанавливать любую версию приложения Microsoft.BingMaps. You want to allow your Sales group to install any version of the Microsoft.BingMaps app. Вы можете выбрать приложение Microsoft.BingMaps в качестве ссылки и выбрать область действия правила. You could select the Microsoft.BingMaps app as a reference and choose this rule scope.

Применимо к версии пакета Applies to a Package version

При этом правило занося в определенную версию пакета. This scopes the rule to a particular version of the package.

Вы хотите быть очень выборочными в том, что вы разрешаете. You want to be very selective in what you allow. Вы не хотите неявно доверять всем будущим обновлениям приложения Microsoft.BingMaps. You do not want to implicitly trust all future updates of the Microsoft.BingMaps app. Область действия правила можно ограничить версией приложения, установленного на компьютере-источнике. You can limit the scope of your rule to the version of the app currently installed on your reference computer.

Применение пользовательских значений к правилу Applying custom values to the rule

Если выбрано значение «Использовать настраиваемые значения», можно настроить поля области в зависимости от конкретного обстоятельства. Selecting the Use custom values check box allows you to adjust the scope fields for your particular circumstance.

Вы хотите разрешить пользователям устанавливать все приложения Microsoft.Bing*, в том числе Microsoft.BingMaps, Microsoft.BingWeather, Microsoft.BingMoney. You want to allow users to install all Microsoft.Bing* applications, which include Microsoft.BingMaps, Microsoft.BingWeather, Microsoft.BingMoney. Вы можете выбрать Microsoft.BingMaps в качестве ссылки, использовать настраиваемые значения и изменить поле имени пакета, добавив в качестве имени пакета «Microsoft.Bing*». You can choose the Microsoft.BingMaps as a reference, select the Use custom values check box and edit the package name field by adding “Microsoft.Bing*” as the Package name.

Выберите Далее. Select Next.

(Необязательно) На странице «Исключения» укажите условия, при которых файлы не будут затронуты правилом. (Optional) On the Exceptions page, specify conditions by which to exclude files from being affected by the rule. Это позволяет добавлять исключения на основе заданных ранее образца и области действия правила. This allows you to add exceptions based on the same rule reference and rule scope as you set before. Выберите Далее. Select Next.

На странице «Имя» примите автоматически созданные имена правил или введите новое имя правила, а затем выберите «Создать». On the Name page, either accept the automatically generated rule name or type a new rule name, and then select Create.

Найдено решение проблемы с Почтой и другими приложениями в Win 10 bild 240 после обновлений

Если кого то пугает такой объём информации, перейдите в конец этого сообщения и прочитайте пункт 9 на всякий случай)

Проблема всем известна на релизном билде 240. Почта, календарь, люди — после запуска сразу закрываются, или почта не синхронизируется. Видел что в некоторых вопросах пользователи выкладывают скриншоты открытой пустой почты и с удивлением — почему почта не синхронизируется или не работает. Не забывайте в первую очередь проверять включены ли все пункты в настройках «параметры-конфиденциальность». Но это не решение конечно.

Одни пользователи рассказывают что у кого-то почта работает если делать чистую установку, а у других наоборот после перехода с win 7, win 8. Всё это временное явление и в итоге эти приложения перестают работать после установки обновлений. Так же могут переставать работать другие стандартные приложения и появляются дополнительные ошибки в журнале, после обновлений приложений через магазин, а не только через центр обновлений.

Сам перешёл на Win 10 с Win 8.1, сразу же накатил обновления и почта перестала работать, после сделал чистую установку и та же ситуация. Решил разобраться в данной проблеме, для тестов у меня как раз был отдельный HDD. К счастью со схожими проблемами сталкивался на Win 8.1, поэтому решение нашлось быстро.

Как известно проблема заключается в кривости устанавливаемых «кумулятивных обновлений безопасности», ну или кривости их установки утверждать не могу. Но понял одно, что при установки обновлений повреждаются записи разрешений безопасности в реестре, которые необходимо восстановить и так же заметил что некоторые папки с файлами на системном разделе не имеют установленных разрешений. Решил проблему 10 января, а время написать это решение появилось только сейчас, так что если кому-то и поможет это — то буду рад.

1. Устанавливаем систему, перед установкой желательно отключить кабель интернета. На экране создания первого профиля создаём локальный профиль с произвольным названием. Когда система загрузится не тратим время на настройку профиля, кабель интернета уже нужно подключить.

2. Заходим в магазин-загрузки и устанавливаем все обновления приложений. Заходим в Параметры-Обновление и безопасность, в доп. параметрах ставим галочку на получение обновлений для других продуктов Microsoft и обновляемся.

3. Запускаем через «Выполнить» «lusrmgr.msc» , вкладка «Пользователи» и включаем встроенную учётную запись администратора «Администратор». Выходим из вашей первой учётной записи и входим на Администратора. Всё дальнейшие команды будем выполнять через «Выполнить» и без кавычек.

4. Выполняем «systempropertiesadvanced» заходим в «параметры» пункта «Профили пользователей», удаляем вашего первого временного пользователя, проверяем чтоб его не осталось в «lusrmgr.msc» и «control userpasswords2». Удалять эту учётную запись необходимо для сохранения свободного пространства на диске. Оставлять её нет смысла, так как я не нашёл способа как сделать чтоб она заработала даже после применения исправлений моим методом.

5. Теперь в окне «lusrmgr.msc» создаём нового пользователя с уже нормальным названием, под которым будете работать. В свойствах так же можете указать членство в группах, а в «shell. <60632754-c523-4b62-b45c-4172da012619>pageAdminTasks» можно изменить тип учётной записи.

6. Запускаем коммандную строку и выполняем все эти комманды «Dism /Online /Cleanup-image /Scanhealth», если хранилище повреждено то выполняем «Dism /Online /Cleanup-Image /RestoreHealth», если восстановить хранилище не получилось то читаем статью по восстановлению. Если всё в порядке то выполняем «SFC /Scannow».

7. Восстанавливаем разрешения на файлы на системном диске. Заходим в свойства вашего системного диска, безопасность-дополнительно., в поле владельца заменяем его на Администратора и не забываем ставить галочку на поле «Заменить владельца подконтейнеров и объектов», нажимаем «Ок» во всех окнах. Теперь открываем эти окна заново, не изменяя владельца удаляем все элементы разрешений, далее нажимаем добавить и добавляем следующие по списку субъекты с полными правами доступа: LOCAL SERVICE, NETWORK SERVICE, Администратор, Администраторы, «Ваш новый созданный профиль», Все, ВСЕ ПАКЕТЫ ПРИЛОЖЕНИЙ, Гости, ГРУППА-СОЗДАТЕЛЬ, Локальная учетная запись и **** группы «Администраторы», ПАКЕТНЫЕ ФАЙЛЫ, Пользователи, ПРАВА ВЛАДЕЛЬЦА, Прошедшие проверку, СИСТЕМА, СЛУЖБА, СОЗДАТЕЛЬ-ВЛАДЕЛЕЦ, NT SERVICETrustedInstaller. Так же ставим галочку на пункт «Заменить все записи разрешений дочернего объекта наследуемые от этого объекта» и нажимаем применить. Теперь меняем владельца на NT SERVICETrustedInstaller не забывая про «Заменить владельца подконтейнеров и объектов». Перезагружаемся заходя снова на администратора.

8. Восстанавливаем разрешения на ветки реестра практически по такому же принципу как и в предыдущем пункте, но не меняя владельца. Выполняем «regedit», заходим в разрешения ветки HKEY_LOCAL_MACHINE, в дополнительных параметрах удаляем все элементы разрешений кроме субъекта «ОГРАНИЧЕННЫЕ», устанавливаем всем полный доступ и добавляем те-же субъекты что в п.7 и галочку на пункт «Заменить все записи разрешений дочернего объекта наследуемые от этого объекта». Проделываем тоже самое с веткой HKEY_USERS. Проверяем ветки HKEY_CURRENT_CONFIG, HKEY_CURRENT_USER, HKEY_CLASSES_ROOT они должны были унаследовать все эти разрешения, если нет то можно попытаться включить наследование, в противном случае так же добавлять в ручную. Теперь перезагружаемся и входим в свою новую учётную запись которую создавали.

9. Теперь остаётся только войти в учётную запись Майкрософт, ну и по желанию выключить запись Администратора которую включали (её можно было настроить и удалять локальное хранилище не рекомендую — так как она ещё может понадобиться).

Важно:

1. Если вы не планируете переустанавливать систему то переходите к пункту 2 или 3.

2. Некоторым пользователям может быть достаточным проуска п.7, а в п.8 установки разрешения на все корневые ключи реестра только одного субъекта «ВСЕ ПАКЕТЫ ПРИЛОЖЕНИЙ», но без пункта «Заменить все записи разрешений дочернего объекта наследуемые от этого объекта»

3. п.4 и п.5 может не понадобиться тем, кто уже пересоздавал пользователя.

4. Так как именно из за «кумулятивных обновлений безопасности» первый созданный профиль приходиться удалять и заменять на другой, нет гарантий что со следующим подобным обновлением с вашим провилем не случится тоже самое, и не прийдётся повторять всё начиная с п.3.

5. Обновление приложений из «магазина» так же может испортить работу ваших встроенных приложений, но мне удавалось вернуть работоспособность повторив всё с п.8.

6. Понимаю что безопасность сильно снижается от добавления такого огромного количества пользователей в разрешения безопасности с полным доступом, но достичь положительных результатов в работе системы и приложений другими способами у меня не получается. К тому же хороший антивирус у меня покрывает данный недостаток.

7. Не спешите делать вывод о работоспособности данного метода не проделав поэтапно все действия начиная с п.2.

8. Если вы проводили какие либо манипуляции сторонними программами или сами ковырялись в реестре, то рекомендую начать с п.1.

9. В других темах есть решения данной проблемы путём удаления обновлений или самих встроенных приложений, но я не вижу для себя это рациональным и разумным. Так как в первом случае это отказ от системных исправлений, во втором случае это отказ от функционала системы. Поэтому кому данный способ кажется трудоёмким и не по нарву, советую даже не тратить своё время на написание комментариев.

Adblock

detector

| Selection Selection | Описание Description | Пример Example |

|---|---|---|

Функция ограниченного доступа предназначена для корпоративных устройств ограниченного назначения, таких как терминалы. Когда на устройстве применяется конфигурация ограниченного доступа с несколькими приложениями, на уровне системы принудительно применяются определенные политики, влияющие на других пользователей устройства. При удалении конфигурации киоска удаляются связанные с пользователями задатки для блокировки доступа, но они не могут вернуться ко всем принудительно примененным политикам (например, макету Пуск). Сброс настроек требуется для сброса всех политик, принудительно выполняемых с помощью ограниченного доступа.

С помощью Microsoft Intune или пакета подготовки можно настроить терминал, поддерживающий запуск нескольких приложений.

Не забудьте проверить рекомендации по конфигурации перед настройкой киоска.

Настройка режима терминала в Microsoft Intune

Чтобы настроить киоск в Microsoft Intune, см.:

Настройка терминала с помощью пакета подготовки

Посмотрите, как использовать пакет подготовки для настройки терминала с несколькими приложениями.

Если вы не хотите использовать пакет подготовка, вы можете развернуть XML-файл конфигурации с помощью управления мобильными устройствами (MDM)или настроить назначенный доступ с помощью поставщика WMI моста MDM.

Предварительные условия

Для устройств под управлением более ранних версий Windows 10, чем версия 1709, можно создать правила AppLocker для настройки терминала, поддерживающего запуск нескольких приложений.

Создание XML-файла

Начнем с рассмотрения базовой структуры XML-файла.

XML-файл конфигурации может определять несколько профилей. Каждый профиль имеет уникальный идентификатор и определяет набор приложений, которые разрешены для запуска, независимо от того, отображается ли панель задач, и может включать пользовательский макет начального экрана.

XML-файл конфигурации может содержать несколько разделов config. Каждый раздел config связывает учетную запись пользователя без прав администратора с идентификатором профиля по умолчанию.

Несколько разделов config можно связать с одним и тем же профилем.

Профиль не оказывает влияния, если он не связан с разделом config.

Для создания файла с нуля можно вставить следующий XML-код (или любой другой пример из этого раздела) в редактор XML и сохранить файл как имя файла.xml. Каждый раздел этого XML-файла поясняется в этом разделе. Полную примерную версию можно увидеть в ссылке XML назначенного доступа.

Профиль

В XML можно указать два типа профилей:

В разделе профилей блокировки в XML есть следующие записи:

Профиль киоска в XML имеет следующие записи:

Идентификатор профиля является атрибутом GUID для уникальной идентификации профиля. Можно создать GUID с помощью генератора GUID. GUID в XML-файле должен быть уникальным.

AllowedApps

AllowedApps является списком приложений, разрешенных для запуска. Приложениями могут быть Windows платформы (UWP) или Windows настольные приложения. Начиная с Windows 10 версии 1809, можно настроить одно приложение в списке AllowedApps для автоматического запуска при входе назначенной учетной записи пользователя доступа.

При применении конфигурации киоска с несколькими приложениями к устройству будут созданы правила AppLocker, позволяющие приложениям, указанным в конфигурации. Ниже приведены предопределенные правила ограниченного доступа AppLocker для приложений UWP:

Правило по умолчанию — разрешить всем пользователям запускать подписанные пакетные приложения.

Список запрещенных пакетных приложений создается, когда пользователь с ограниченным доступом входит в систему. В зависимости от установленных/подготовленных пакетных приложений, доступных для учетной записи пользователя, ограниченный доступ создает список запрещенных приложений. Этот список не будет включать разрешенные по умолчанию пакетные приложения, которые являются критически важными для работы системы, а также не будет включать разрешенные пакеты, определенные предприятием в конфигурации ограниченного доступа. Если в одном пакете есть несколько приложений, все эти приложения будут исключены. Этот список запрещенных пакетов будет использоваться для запрета доступа пользователей к приложениям, которые в настоящее время доступны для пользователя, но отсутствуют в списке разрешенных.

Режим терминала с несколькими приложениями не блокирует попытку предприятия или пользователей устанавливать приложения UWP. При установке нового приложения UWP в текущем сеансе пользователя с ограниченным доступом это приложение не будет присутствовать в списке запрещенных. Когда пользователь выходит из системы и повторно выполняет вход, приложение будет включено в список запрещенных. Если это бизнес-приложение развернуто организацией, и вы хотите разрешить его запуск, обновите конфигурацию ограниченного доступа, чтобы включить его в список разрешенных приложений.

Ниже приведены предопределенные правила ограниченного доступа AppLocker для классических приложений:

В следующем примере Музыка Groove, фильмы & tv, Photos, Weather, Calculator, Paint и Блокнот приложения для запуска на устройстве, а Блокнот настраивается на автоматический запуск и создание файла, называемого при вписыве 123.text пользователя.

FileExplorerNamespaceRestrictions

Начиная с Windows 10 версии 1809, вы можете явно разрешить доступ к некоторым известным папочкам, когда пользователь пытается открыть диалоговое окно файла в нескольких приложениях, включив файл FileExplorerNamespaceRestrictions в XML-файл. В настоящее время downloads — это единственная поддерживаемая папка. Это также можно установить с помощью Microsoft Intune.

В следующем примере показано, как разрешить пользователю доступ к папке Downloads в диалоговом окне общего файла.

Чтобы предоставить доступ к папке Downloads через File Explorer, добавьте «Explorer.exe» в список разрешенных приложений и прикрепите ярлык проводника файлов в меню запуска киоска.

StartLayout

После определения списка разрешенных приложений можно настроить макет начального экрана для работы в режиме терминала. Вы можете закрепить на начальном экране все разрешенные приложения или их подмножество, в зависимости от того, собираетесь ли вы предоставить конечному пользователю прямой доступ к ним на начальном экране.

Самый простой способ создания настраиваемого макета начните применяться к другим Windows клиентских устройств — настроить экран Начните на тестовом устройстве, а затем экспортировать макет. Подробные инструкции см. в разделе Настройка и экспорт макета начального экрана.

Нужно отметить следующее:

В этом примере на начальном экране закрепляются приложения Музыка Groove, Кино и ТВ, Фотографии, Погода, Калькулятор, Paint и Блокнот.

Если приложение не установлено для пользователя, но включено в XML макета Начните, приложение не отображается на экране Начните.

Taskbar

Определите, следует ли отображать панель задач на устройстве в режиме терминала. Для терминалов на базе планшета или универсальных терминалов с поддержкой сенсорного ввода, когда вы не подключаете клавиатуру и мышь, вы можете скрыть панель задач в процессе взаимодействия с несколькими приложениями, если необходимо.

В следующем примере панель задач отображается для конечного пользователя:

Следующий пример скрывает панель задач:

Это отличается от параметра автоматически скрыть панель задач в режиме планшета, при котором панель задач отражается, когда вы проводите пальцем вверх от нее или перемещаете указатель мыши в нижнюю часть экрана. Параметр ShowTaskbar в значении false всегда будет скрывать панель задач.

KioskModeApp

KioskModeApp используется только для профиля киоска. Введите AUMID для одного приложения. В XML можно указать только один профиль киоска.

Профиль киоска предназначен для устройств с общедоступными киосками. Рекомендуется использовать локализованную учетную запись без администратора. Если устройство подключено к сети вашей компании, использование домена или учетной записи Azure Active Directory потенциально может привести к компрометации конфиденциальной информации.

Configs

В разделе Configs определите, какая учетная запись пользователя будет связана с профилем. Когда эта учетная запись пользователя будет активирована на устройстве, будет применен связанный профиль ограниченного доступа, включая разрешенные приложения, макет начального экрана и конфигурацию панели задач, а также другие локальные групповые политики или политики управления мобильными устройствами (MDM) в процессе взаимодействия с несколькими приложениями.

Полноценный режим ограниченного доступа с несколькими приложениями может работать только для пользователей без прав администратора. Связывание пользователя-администратора с профилем ограниченного доступа не поддерживается; выполнение этого в XML-файле приведет к непредвиденным/неподдерживаемым событиям при входе в систему этого пользователя-администратора.

Configs, которые указывают учетные записи групп, не могут использовать профиль киоска, только профиль блокировки. Если группа настроена на профиль киоска, CSP отклоняет запрос.

Config для учетной записи AutoLogon

При использовании и применении конфигурации к устройству указанная учетная запись (управляется заданным доступом) создается на устройстве в качестве локальной стандартной учетной записи пользователя. Указанная учетная запись автоматически включится после перезапуска.

В следующем примере показано, как указать учетную запись, чтобы войти автоматически.

Начиная с Windows 10 версии 1809, можно настроить имя отображения, которое будет отображаться при в записи пользователя. В следующем примере показано, как создать учетную запись AutoLogon с именем «Hello World».

Когда Exchange active Sync (EAS) ограничения паролей активны на устройстве, функция автологона не работает. Это поведение реализовано намеренно. Дополнительные сведения см. в дополнительных сведениях о том, как включить автоматический логотип в Windows.

Config для отдельных учетных записей

Ограниченный доступ можно настроить с помощью WMI или CSP для запуска приложений от имени учетной записи пользователя домена или учетной записи службы, а не локальной учетной записи. Однако использование учетных записей пользователя домена или учетных записей служб приводит к рискам, что злоумышленник, используя приложение ограниченного доступа, может получить доступ к уязвимым ресурсам домена, которые были случайно оставлены доступными для любой учетной записи домена. Рекомендуется соблюдать осторожность при использовании учетных записей пользователей домена с ограниченным доступом и изучить доменные ресурсы, потенциально подвергаемые риску.

Перед применением конфигурации с несколькими приложениями убедитесь, что указанные учетные записи пользователя доступны на устройстве, в противном случае оно завершится ошибкой.

Для учетных записей домена и Azure AD не требуется, чтобы целевая учетная запись была явно добавлена на целевое устройство. Пока устройство присоединено к AD или Azure AD, учетная запись может быть обнаружена в лесу доменов или клиенте, к которому устройство присоединено. Для локальных учетных записей требуется, чтобы учетная запись существовала до того, как вы настроите учетную запись для ограниченного доступа.

Config для учетных записей групп

Локализованная группа. Укажите тип группы в качестве LocalGroup и поместите имя группы в атрибут Name. Все учетные записи Azure AD, добавленные в локализованную группу, не будут иметь параметры киоска.

Группа доменов. Поддерживаются группы безопасности и рассылки. Укажите тип группы как ActiveDirectoryGroup. Используйте доменное имя в качестве префикса в атрибуте имени.

Группа Azure AD. Используйте групповой объект ID с портала Azure, чтобы однозначно идентифицировать группу в атрибуте Name. ID объекта можно найти на странице обзор группы в «Пользователи и группы > Все группы». Укажите тип группы как AzureActiveDirectoryGroup. Устройство киоска должно иметь подключение к Интернету при входе в группу пользователей.

Если группа Azure AD настроена с профилем блокировки на устройстве, пользователь в группе Azure AD должен изменить пароль (после создания учетной записи с паролем по умолчанию на портале), прежде чем войти на это устройство. Если пользователь использует пароль по умолчанию, чтобы войти на устройство, пользователь будет немедленно подписан.

[Предварительный просмотр] Глобальный профиль

Глобальный профиль добавляется в Windows 10. Есть моменты, когда ИТ-администратор хочет, чтобы всем, кто входил в определенные устройства, назначены пользователи доступа, даже нет специального профиля для этого пользователя, или есть моменты, когда назначенный доступ не может идентифицировать профиль для пользователя, и профиль отката не хочется использовать. Глобальный профиль предназначен для этих сценариев.

Использование показано ниже, с помощью нового пространства имен xml и указания GlobalProfile из этого пространства имен. При настройке GlobalProfile вход учетной записи без администратора, если у этого пользователя нет назначенного профиля в назначенном доступе или назначенный доступ не определяет профиль для текущего пользователя, для пользователя будет применен глобальный профиль.

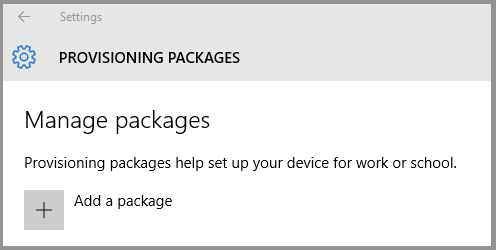

Добавление XML-файла в пакет подготовки

Прежде чем добавить XML-файл в пакет подготовки, вы можете проверить XML-файл конфигурации в отношении XSD.

Для создания пакета подготовки используйте конструктор конфигураций Windows. Узнайте, как установить конструктор конфигураций Windows.

При создании пакета подготовки вы можете включить конфиденциальную информацию в файлы проекта и в файл пакета подготовки (PPKG). Несмотря на то что у вас есть возможность шифрования PPKG-файла, файлы проекта не шифруются. Файлы проекта следует хранить в надежном месте, если они больше не требуются, их необходимо удалять.

Откройте конструктор конфигураций Windows (по умолчанию %systemdrive%Program Files (x86)Windows Kits10Assessment and Deployment KitImaging and Configuration Designerx86ICD.exe).

Выберите Расширенная подготовка.

Назначьте имя проекту и нажмите кнопку Далее.

Выберите Все выпуски Windows для настольных ПК и нажмите кнопку Далее.

На странице Новый проектнажмите кнопку Готово. Откроется рабочая область для вашего пакета.

Разверните раздел Параметры среды выполнения > AssignedAccess > MultiAppAssignedAccessSettings.

На центральной панели щелкните Обзор, чтобы найти и выбрать XML-файл конфигурации ограниченного доступа, который вы создали.

(Необязательно: если вы хотите применить пакет подготовки после начальной настройки устройства, и на устройстве в режиме терминала уже доступны права пользователя-администратора, пропустите этот шаг). Создание учетной записи администратора в Параметры среды выполнения > Учетные записи > Пользователи. Укажите UserName и парольи задайте параметр UserGroup как Администраторы. С помощью этой учетной записи вы можете просмотреть состояние и журналы подготовки, при необходимости.

(Необязательно: Если у вас уже есть учетная запись без прав администратора на устройстве в режиме терминала, пропустите этот шаг). Создание локальной стандартной учетной записи пользователя в Параметры среды выполнения > Учетные записи > Пользователи. Убедитесь, что UserName совпадает с учетной записью, указанной в XML-файле конфигурации. Задайте параметр UserGroup как обычные пользователи.

В меню Файл выберите команду Сохранить.

В меню Экспорт выберите пункт Пакет подготовки.

Измените значение параметра Владелец на ИТ-администратор, which will set the precedence of this provisioning package higher than provisioning packages applied на this device from other sources, and then select Далее.

Необязательно. В окне Безопасность пакета подготовки можно включить шифрование и подписывание пакета.

Включить шифрование пакета — при выборе этого пункта на экране отобразится автоматически созданный пароль.

Включить подписывание пакета — при выборе этого пункта необходимо выбрать действительный сертификат, который будет использоваться для подписывания пакета. Вы можете указать сертификат, щелкнув Обзор, а затем выбрав сертификат для подписания пакета.

Нажмите кнопку Далее.

Чтобы отменить построение, нажмите кнопку Отмена. Текущий процесс построения будет отменен, мастер закроется и вы вернетесь в раздел Страница настроек.

В случае сбоя построения отобразится сообщение об ошибке со ссылкой на папку проекта. Вы можете просмотреть журналы, чтобы определить, что вызвало ошибку. После устранения проблемы попробуйте выполнить построение пакета еще раз.

В случае успешного построения отобразятся пакет подготовки, выходной каталог и каталог проекта.

Скопируйте пакет подготовки в корневой каталог USB-накопителя.

Применение пакета подготовки к устройству

Пакеты подготовки можно применять к устройствам во время первого запуска (запуск при первом включении компьютера или «OOBE») и после него («в среде выполнения»).

Первоначальная установка с накопителя USB

Начните с открытого на компьютере экрана первого запуска. Если компьютер перешел на другой экран, верните его в исходное состояние, чтобы начать все сначала. Чтобы перезагрузить компьютер, перейдите в раздел Параметры > Обновление и безопасность > Восстановление > Вернуть компьютер в исходное состояние.

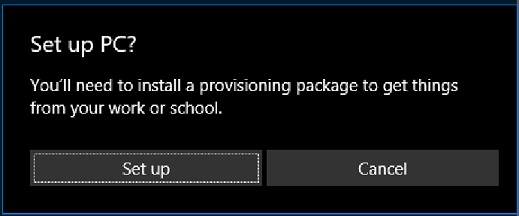

Вставьте USB-накопитель. Программа установки Windows распознает накопитель и спросит о необходимости настройки устройства. Выберите Настройка.

На следующем экране появляется запрос о выборе источника подготовки. Выберите Съемный носитель и коснитесь Далее.

Выберите пакет подготовки (*.ppkg), который вы хотите применить, а затем коснитесь Далее.

Выберите Да, добавить.

После настройки с накопителя USB, из сетевой папки или с сайта SharePoint

Если пакет подготовки не включает создание учетной записи пользователя с ограниченным доступом, убедитесь, что учетная запись, указанная в XML-файле конфигурации с несколькими приложениями, существует на устройстве.

Использование MDM для развертывания конфигурации с несколькими приложениями

Режим терминала с несколькими приложениями включен с помощью поставщика служб конфигурации (CSP) AssignedAccess. Ваша политика MDM может содержать XML-файл конфигурации ограниченного доступа.

Если устройство зарегистрировано на сервере MDM, который поддерживает применение конфигурации ограниченного доступа, можно использовать его для применения параметра удаленно.

Рекомендации для иммерсивных гарнитур Windows Mixed Reality

С появлением устройств смешанной реальности (ссылка на видео) может потребоваться создать терминал, который позволяет запускать приложения смешанной реальности.

Чтобы создать терминал с несколькими приложениями, который может запускать приложения смешанной реальности, необходимо включить следующие приложения в список AllowedApps:

Они дополняют любые приложения смешанной реальности, которые вы разрешаете.

Перед тем, как пользователь терминала входит в систему: пользователь-администратор должен войти на компьютер, подключить устройство смешанной реальности и завершить настройку для портала смешанной реальности. При первой настройке портала смешанной реальности загружаются некоторые файлы и содержимое. У пользователя терминала не будет разрешений на загрузку, и потому установка портала смешанной реальности потерпит неудачу.

После завершения установки администратором можно выполнить вход под учетной записью терминала и повторить установку. Пользователь-администратор может решить завершить настройку пользователя терминала, прежде чем предоставлять ПК сотрудникам или клиентам.

Существует различие между смешанной реальностью для пользователя терминала и для других пользователей. Как правило, когда пользователь подключает устройство смешанной реальности, оно появляется в смешанной реальности в домашних условиях. Смешанная реальность в домашних условиях — это оболочка, работающая в «тихом» режиме, когда компьютер настроен в режиме терминала. Когда пользователь киоска подключает устройство смешанной реальности, он будет видеть только пустой экран устройства и не будет иметь доступа к компонентам и функциям, доступным в домашних условиях. Для запуска приложения смешанной реальности, пользователь терминала должен запустить приложение с начального экрана ПК.

Политики, заданные конфигурацией терминала с несколькими приложениями

Не рекомендуется задавать политикам, применяемым в режиме ограниченного доступа с несколькими приложениями, разные значения с помощью других каналов, поскольку режим с несколькими приложениями оптимизирован для режима блокировки.

Когда на устройстве применяется конфигурация ограниченного доступа с несколькими приложениями, на уровне системы принудительно применяются определенные политики, влияющие на других пользователей устройства.

Групповая политика

Следующие локальные политики влияют на всех пользователей без прав администратора в системе, независимо от того, настроен ли пользователь как пользователь с ограниченным доступом или нет. Сюда входят локальные пользователи, пользователи домена и пользователи Azure Active Directory.

| Параметр | Значение |

|---|---|

| Запретить доступ в контекстное меню для панели задач | Включен |

| Очистить журнал недавно открывавшихся документов при выходе | Включен |

| Запретить пользователям настраивать начальный экран | Включен |

| Запретить пользователям удалять приложения с начального экрана | Включен |

| Удалить список всех программ из меню «Пуск» | Включен |

| Удалить команду «Выполнить» из меню «Пуск» | Включен |

| Отключить отображение всплывающих уведомлений | Включен |

| Запретить закрепление элементов в списках переходов | Включен |

| Запретить закрепление программ на панели задач | Включен |

| Не отображать и не отслеживать элементы в списках переходов из удаленных расположений | Включен |

| Выключить уведомления и Центр поддержки | Включен |

| Блокировать все параметры панели задач | Включен |

| Закрепить панель задач | Включен |

| Запретить пользователям добавлять или удалять панели инструментов | Включен |

| Запретить изменение размера панели задач | Включен |

| Удалить список часто используемых программ из меню «Пуск» | Включен |

| Удаление «Сетевой диск карты» и «Отключение сетевого диска» | Включен |

| Удалить значок «Безопасность и обслуживание» | Включен |

| Отключить все всплывающие уведомления | Включен |

| Отключить всплывающие уведомления объявлений компонентов | Включен |

| Отключить всплывающие уведомления | Включен |

| Удалить диспетчер задач | Включен |

| Удалить параметр «Изменить пароль» в интерфейсе «Параметры безопасности» | Включен |

| Удалить параметр «Выйти» в интерфейсе «Параметры безопасности» | Включен |

| Удалить список всех программ из меню «Пуск» | Включен — удалить и отключить параметр |

| Запретить доступ к дискам через «Мой компьютер» | Включен — ограничить доступ ко всем дискам |

Если параметр Запретить доступ к дискам через «Мой компьютер» включен, пользователи могут просматривать структуру папок в проводнике, но не могут открывать папки и получать доступ к содержимому. Кроме того, они не могут использовать диалоговое окно Выполнить или диалоговое окно Подключить сетевой диск для просмотра каталогов на этих дисках. Значки, представляющие указанные диски, по-прежнему отображаются в Проводнике файлов, но если пользователи дважды щелкают значки, появляется сообщение, объясняя, что параметр препятствует действию. Этот параметр не запрещает пользователям использовать программы для доступа к локальным и сетевым дискам. Он не запрещает пользователям использовать оснастку «Управление дисками» для просмотра и изменения характеристик диска.

Политика MDM

Некоторые политики MDM на основе поставщика служб конфигурации политики (CSP) применяются ко всем пользователям в системе (т.е., на уровне всей системы).

| Параметр | Значение | На уровне всей системы |

|---|---|---|

| Experience/AllowCortana | 0 — не разрешено | Да |

| Start/AllowPinnedFolderDocuments | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderDownloads | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderFileExplorer | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderHomeGroup | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderMusic | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderNetwork | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderPersonalFolder | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderPictures | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderSettings | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderVideos | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/DisableContextMenus | 1. Меню Контекста скрыто для приложений Пуск | Нет |

| Start/HidePeopleBar | 1 — true (скрыть) | Нет |

| Start/HideChangeAccountSettings | 1 — true (скрыть) | Да |

| WindowsInkWorkspace/AllowWindowsInkWorkspace | 0 — доступ к рабочей области рукописного ввода отключен и компонент отключен | Да |

| Start/StartLayout | В зависимости от конфигурации | Нет |

| WindowsLogon/DontDisplayNetworkSelectionUI | Да |

Подготовка LNK-файлов с помощью конструктора конфигурации Windows

Затем создайте пакетный файл с двумя командами. Если классическое приложение уже установлено на целевом устройстве, пропустите первую команду для установки с помощью MSI.

В конструкторе конфигурации Windows в разделе ProvisioningCommands > DeviceContext:

Другие методы

Среды, в которой используется WMI, могут использовать поставщика WMI моста MDM для настройки киоска.

Источник

Adblock

detector

Ограничиваем доступ к упакованным приложениям

Как известно практически каждому, начиная с таких операционных систем, как Windows 7, специально для выполнения задач, связанных с ограничением доступа пользователей к конкретным файлам или приложениям, в дополнение к политикам SRP Microsoft создали новую технологию, которую они назвали AppLocker. Политика AppLocker представляет собой набор из правил AppLocker, включающих в себя различные настройки, предназначенные для принудительного применения. Как свойственно объектам групповой политики, каждое правило сохраняется в конкретной политике, а сами политики уже распространяются согласно вашей иерархии объектов групповой политики.

В отличие от классических приложений, у всех упакованных приложений есть общие атрибуты – это имя издателя, имя продукта и его версия. Поэтому всеми приложениями можно управлять с помощью одного типа правил. В операционных системах Windows Server 2012 и Windows 8 правила AppLocker для упакованных приложений можно создавать отдельно от классических приложений, то есть для них специально была выделена отдельная коллекция. Одно правило AppLocker для упакованного приложения может контролировать как установку, так и работу приложения. Поскольку все упакованные приложения подписаны, AppLocker поддерживает только правила издателей для упакованных приложений. Давайте посмотрим, каким образом можно ограничивать доступ к упакованным приложениям.

Хотелось бы сразу отметить, что обязательным требованием является наличие таких приложений на компьютере, где будут создаваться правила, так что придется нам сейчас установить такие приложения.

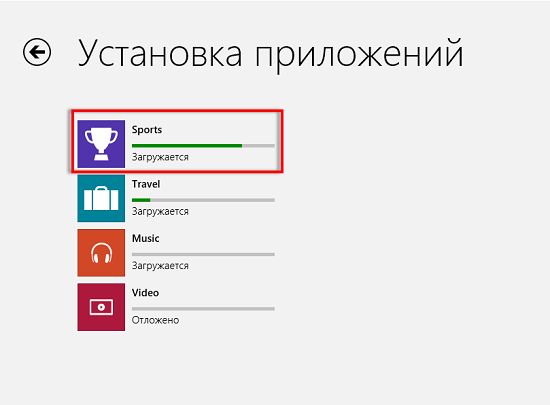

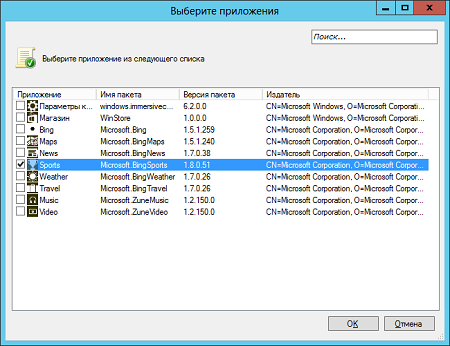

Перейдем в Windows Marketplace и найдем какие-то стандартные приложения, например, пусть это будут такие стандартные приложения как Microsoft Zune Music, Microsoft Zune Video, Microsoft Bing News, Microsoft Bing Maps, Microsoft Bing Travel и Microsoft Bing Sports. Установим эти приложения на компьютер. Как они выглядят и какое их основное назначение, вы и так знаете, в чем я более чем уверен. Установка некоторых упакованных приложений отображена на следующей иллюстрации:

Рис. 1. Установка четырех упакованных приложений из Windows Marketplace

Теперь уже можно переходить к правилам AppLocker.

Создание правила AppLocker

Чтобы создать правило, ограничивающее доступ к упакованному приложению, скажем, к Microsoft Bing Sports, вам понадобится выполнить следующие действия:

- Для начала мы, естественно, создадим в оснастке «Управление групповой политикой» новый объект групповой политики, так как лучше всего, если правила, предназначенные для ограничения приложений, будут расположены в отдельном объекте GPO, и назовем его, скажем, «Правила AppLocker». После этого нужно будет связать такой объект с подразделением, в которое входят учетные записи компьютеров, на которые и должны распространяться создаваемые нами правила. Например, в моем случае привязка идет для всего домена, но в реальной среде идеальным вариантом будет распределение целевых компьютеров по конкретным подразделениям. Последней задачей предварительного этапа будет, понятное дело, открытие самого редактора управления групповыми политиками;

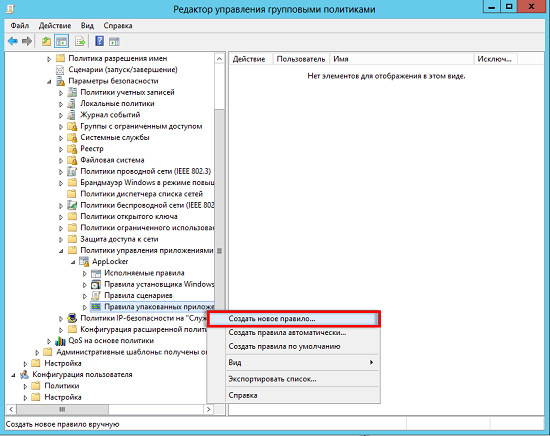

- Теперь в отобразившейся оснастке следует развернуть узел Конфигурация компьютераПолитикиКонфигурация WindowsПараметры безопасностиПолитики управления приложениями и перейти к узлу, который называется AppLocker (Computer ConfigurationPoliciesWindows SettingsSecurity SettingsApplication Control PoliciesAppLocker). Сейчас переходим к последней коллекции, которая называется «Правила упакованных приложений», что на английском звучит как «Packaged app Rules». Находясь внутри этой коллекции, создадим наше правило, то есть, следует выбрать опцию «Создать новое правило» (Create New Rule);

Рис. 2. Создание нового правила AppLocker - Перед вами отобразится диалоговое окно мастера создания исполняемых правил AppLocker. Здесь, на первой странице мастера, вам просто следует ознакомиться с предоставленной информацией, а затем нажать на кнопку «Далее»;

- На странице с разрешениями, естественно, нужно выбрать, будете ли вы в конечном счете разрешать пользователю запускать выбранное вами упакованное приложение или же, наоборот, вы хотите раз и навсегда запретить юзерам пользоваться каким-то средством. Так как в данном случае основной задачей стояло запрещение доступа к конкретному упакованному приложению, на этой опции сейчас мы и остановимся. Помимо этого, здесь вы можете выбрать определенного пользователя или группу пользователей, на которых будет распространяться данное правило. В данном случае проигнорируем эту опцию и будем двигаться дальше;

Рис. 3. Определение разрешений для создаваемого правила - Как вы увидите на иллюстрации под номером 5, следующая страница называется «Издатель» (Publisher), и здесь вы не можете выбрать ни правило пути, ни правило хэша файла, с которыми вы могли работать в других категориях AppLocker-а в той же Windows 7 или Windows Server 2008 R2. Здесь вы можете выбрать одну из следующих опций:

- Использовать для примера установленное упакованное приложение (Use an installed packaged app as a reference). В этом случае вам следует выбрать приложение, которое уже установлено на компьютере. При создании правила будет использоваться издатель, имя пакета, а также версия этого приложения;

- Использовать для примера установщик упакованного приложения (Use a packaged app installer as a reference). Остановившись же на этом варианте, вам нужно будет указать установочный файл упакованного приложения с расширением appx. Как и в предыдущем случае, для определения правила будут также использоваться издатель, имя пакета и его версия. Этот вариант приемлем в том случае, если пользователи будут устанавливать такие приложения вручную, скажем, при помощи PowerShell.

Так как у нас приложения уже проинсталлированы, мы остановимся на первом варианте и нажмем на кнопку выбора. В отобразившемся диалоговом окне, как видно на иллюстрации ниже, будут отображаться все установленные упакованные приложения. Несмотря на то, что слева можно отметить контролл для установки чекбоксов, на многое не рассчитывайте, так как вы не сможете установить более одного флажка одновременно. Например, сейчас создадим правило для Microsoft Bing Sports, то есть его и выбираем;

Рис. 4. Выбор установленного упакованного приложения - Как вы видите на этой иллюстрации, о которой шла речь немного выше, в нижней части этой страницы мастера вы можете указать свойства для создаваемого правила. Здесь доступны следующие свойства:

- Любой издатель (Any Publisher). Это свойство отвечает за всех издателей для выбранной вами категории файлов. Например, если вы изначально выбираете значение «Разрешить», то в таком случае это правило будет в дальнейшем запрещать выполнение неподписанных приложений. Либо, само собой, вы можете раз и навсегда запретить использование любых упакованных приложений;

- Издатель (Publisher name). При помощи этого управляющего элемента вы можете указать, что под область действия правила должны попадать все файлы, которые подписаны издателем с определенным именем;

- Имя пакета (Package name). Данное свойство правила позволяет вам помимо данных об издателе еще и добавить в правило наименование самого пакета упакованного приложения. В данном случае это Microsoft.BingSports;

- Версия пакета (Package version). Это самое гибкое свойство создаваемого правила. Здесь вы можете определить версию управляемого вами приложения. Например, чтобы указать конкретную версию упакованного приложения, вы, как и в случае с обычными exe-файлами или динамическими библиотеками, можете установить флажок на опции с пользовательскими значениями, а затем уже указать вручную номер версии и выбрать, хотите ли, чтобы правило применялось к приложениям, версия которых выше указанного вами значения, ниже его, либо чтобы правило применялось только лишь на конкретную версию программного продукта.

Так как приложения обновляются довольно часто, мы сейчас проигнорируем версию приложения и переместим ползунок к имени пакета. Похоже на то, что готово. Переходим к следующей странице мастера.

Рис. 5. Настройка свойств, определяющих правило для упакованного приложения - Исключения мы сейчас добавлять не будем, поэтому переходим к последней странице. Как видите на следующей иллюстрации, название правила здесь вполне удобоваримое, поэтому для создания нашего нового правила сразу нажимаем на кнопку «Create».

Рис. 6. Последняя страница мастера создания правила AppLocker

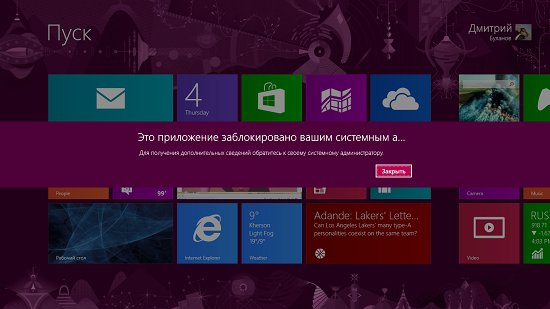

Сразу же проверим, что у нас получилось. Обновляем параметры политики и переходим к начальному экрану «Пуск». Попробуем открыть наше спортивное приложение.

Как видно на последней в данной статье иллюстрации, появилось сообщение, где написано, что это приложение заблокировано системным администратором, то есть, то сообщение, которое мы и рассчитывали увидеть. Следовательно, фокус удался.

Рис. 7. Проверка выполненных действий

Подытожим

Из этой небольшой статьи вы узнали о том, каким образом можно ограничить доступ к одному из нововведений Microsoft в их последней операционной системе – к упакованным приложениям, которые чаще всего многие именуют Metro-приложениями. Было рассказано о том, как именно можно создать такие правила, на чем они основаны, а также об одном важном предварительном требовании, которое обязательно следует участь перед развертыванием таких правил. А вы у себя в компании используете упакованные приложения и планируете ли ограничивать пользователям доступ к каким-то APPX-файлам?

Windows 10 и 8.1 изменяют права пользователя на системные файлы и папки (ACL)

Кажется, в Win 8 появилась новая группа пользователей «ВСЕ ПАКЕТЫ ПРИЛОЖЕНИЙ». Кажется, что эта группа по умолчанию имеет разрешение на чтение для всех папок. Однако мое требование — установить некоторые определенные ACL для созданной мной папки. У этой группы в настоящее время нет разрешений на мою папку, и я написал код для добавления разрешений на чтение для «ВСЕХ ПАКЕТОВ ПРИЛОЖЕНИЙ». Я использую VS 2010, а ниже — урезанный фрагмент кода.

SID для «ВСЕХ ПАКЕТОВ ПРИЛОЖЕНИЙ», как указано на http://msdn.microsoft.com/en-us/library/cc980032.aspx, — ALL_APP_PACKAGES (S-1-15-2-1).

Но независимо от того, как и какое значение я передаю в качестве имени доверенного лица, приведенный ниже код не работает. Например, в приведенном ниже коде SetNamedSecurityInfo () не работает с ERROR_INVALID_ACL. Однако, если я использую учетную запись «Администраторы» или «Все», это работает.

Точные разрешения, которые мне нужно назначить, — это «Чтение и выполнение», «Список содержимого папки» и «Чтение».

#include 'stdafx.h' #include 'windows.h' #include 'sddl.h' #include 'Aclapi.h' int _tmain(int argc, _TCHAR* argv[]) { TCHAR pszObjName[MAX_PATH] = L'C:\Program Files\Common Files\Test\'; PACL pOldDACL = NULL, pNewDACL = NULL; PSECURITY_DESCRIPTOR pSD = NULL; EXPLICIT_ACCESS ea; SECURITY_INFORMATION si = DACL_SECURITY_INFORMATION; // Get a pointer to the existing DACL (Conditionaly). DWORD dwRes = GetNamedSecurityInfo(pszObjName, SE_FILE_OBJECT, DACL_SECURITY_INFORMATION, NULL, NULL, &pOldDACL, NULL, &pSD); // Initialize an EXPLICIT_ACCESS structure for the new ACE. ZeroMemory(&ea, sizeof(EXPLICIT_ACCESS)); ea.grfAccessPermissions = STANDARD_RIGHTS_READ; ea.grfAccessMode = SET_ACCESS; ea.grfInheritance= SUB_CONTAINERS_AND_OBJECTS_INHERIT; ea.Trustee.TrusteeForm = TRUSTEE_IS_SID; // ea.Trustee.TrusteeType = TRUSTEE_IS_GROUP; // Should I be using SID (S-1-15-2-1) (SetEntriesInAcl() fails) or 'ALL_APP_PACKAGES' (SetEntriesInAcl() passes but SetNamedSecurityInfo() fails) //If I use 'Administrators' or 'Everyone' as Trustee Name then it works fine but not with 'ALL APPLICATION PACKAGES' ea.Trustee.ptstrName = _T(' ALL_APP_PACKAGES'); // Create a new ACL that merges the new ACE into the existing DACL. dwRes = SetEntriesInAcl(1, &ea, pOldDACL, &pNewDACL); if(ERROR_SUCCESS != dwRes) goto Cleanup; // Attach the new ACL as the object's DACL. dwRes = SetNamedSecurityInfo(pszObjName, SE_FILE_OBJECT, si, NULL, NULL, pNewDACL, NULL); if(ERROR_SUCCESS != dwRes) goto Cleanup; Cleanup: if(pSD != NULL) LocalFree((HLOCAL) pSD); if(pNewDACL != NULL) LocalFree((HLOCAL) pNewDACL); return dwRes; } Попробуйте настроить таким образом структуру Доверительного управляющего. Меня устраивает.

ea.Trustee.TrusteeForm = TRUSTEE_IS_NAME; ea.Trustee.TrusteeType = TRUSTEE_IS_WELL_KNOWN_GROUP; ea.Trustee.ptstrName = L'ALL APPLICATION PACKAGES'; Точные разрешения, которые мне нужно назначить, это «Чтение и выполнение», «Список содержимого папки» и «Чтение».

ea.grfAccessPermissions = GENERIC_READ | GENERIC_EXECUTE; вместо того

ea.grfAccessPermissions = STANDARD_RIGHTS_READ; Также это, вероятно, не сработает, если имя группы локализовано:

ea.Trustee.TrusteeForm = TRUSTEE_IS_NAME; ea.Trustee.TrusteeType = TRUSTEE_IS_WELL_KNOWN_GROUP; ea.Trustee.ptstrName = L'ALL APPLICATION PACKAGES'; Эта часть будет:

// Allocate enough memory for the largest possible SID. PSID TheSID = NULL; DWORD SidSize = SECURITY_MAX_SID_SIZE; if (!(TheSID = LocalAlloc(LMEM_FIXED, SidSize))) goto Cleanup; // Create a SID for the Everyone group on the local computer. if (!CreateWellKnownSid(WinBuiltinAnyPackageSid, NULL, TheSID, &SidSize)) goto Cleanup; // Initialize an EXPLICIT_ACCESS structure for the new ACE. ZeroMemory(&ea, sizeof(EXPLICIT_ACCESS)); ea.grfAccessPermissions = GENERIC_READ | GENERIC_EXECUTE; ea.grfAccessMode = SET_ACCESS; ea.grfInheritance = SUB_CONTAINERS_AND_OBJECTS_INHERIT; ea.Trustee.TrusteeForm = TRUSTEE_IS_SID; ea.Trustee.TrusteeType = TRUSTEE_IS_WELL_KNOWN_GROUP; ea.Trustee.ptstrName = (LPWSTR)TheSID; Tweet

Share

Link

Plus

Send

Send

Pin

Обновлено 06.12.2019

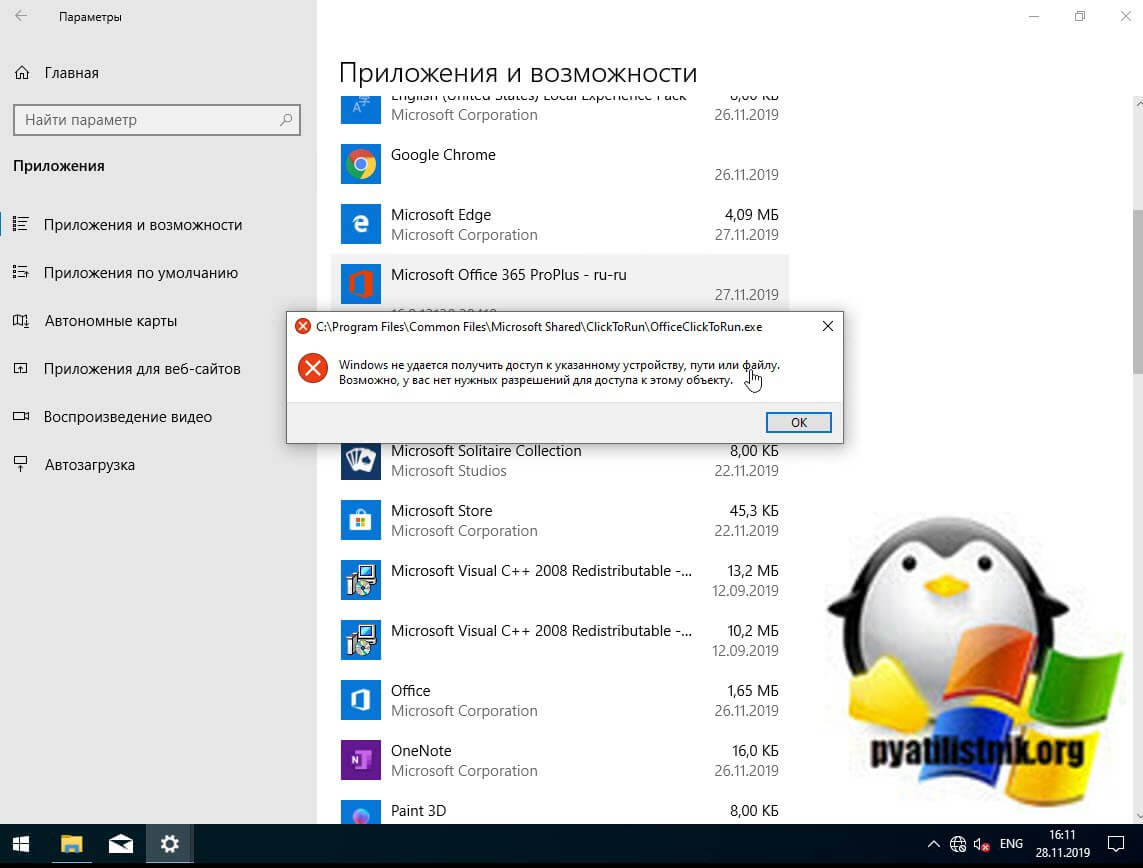

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов на просторах рунета Pyatilistnik.org, В прошлый раз я вам подробнейшим образом рассказал, как устанавливается и используется утилита Iperf для проверки вашей локальной сети. В сегодняшней статье я хочу рассмотреть частую ошибку в операционной системе Windows 10 при попытке удалить приложение в моем случае office 365, звучит она вот так: Windows не удается получить доступ к указанному устройству, пути или файлу. Возможно у вас нет нужных разрешений для доступа к этому объекту. Давайте разбираться в чем дело.

Описание ситуации

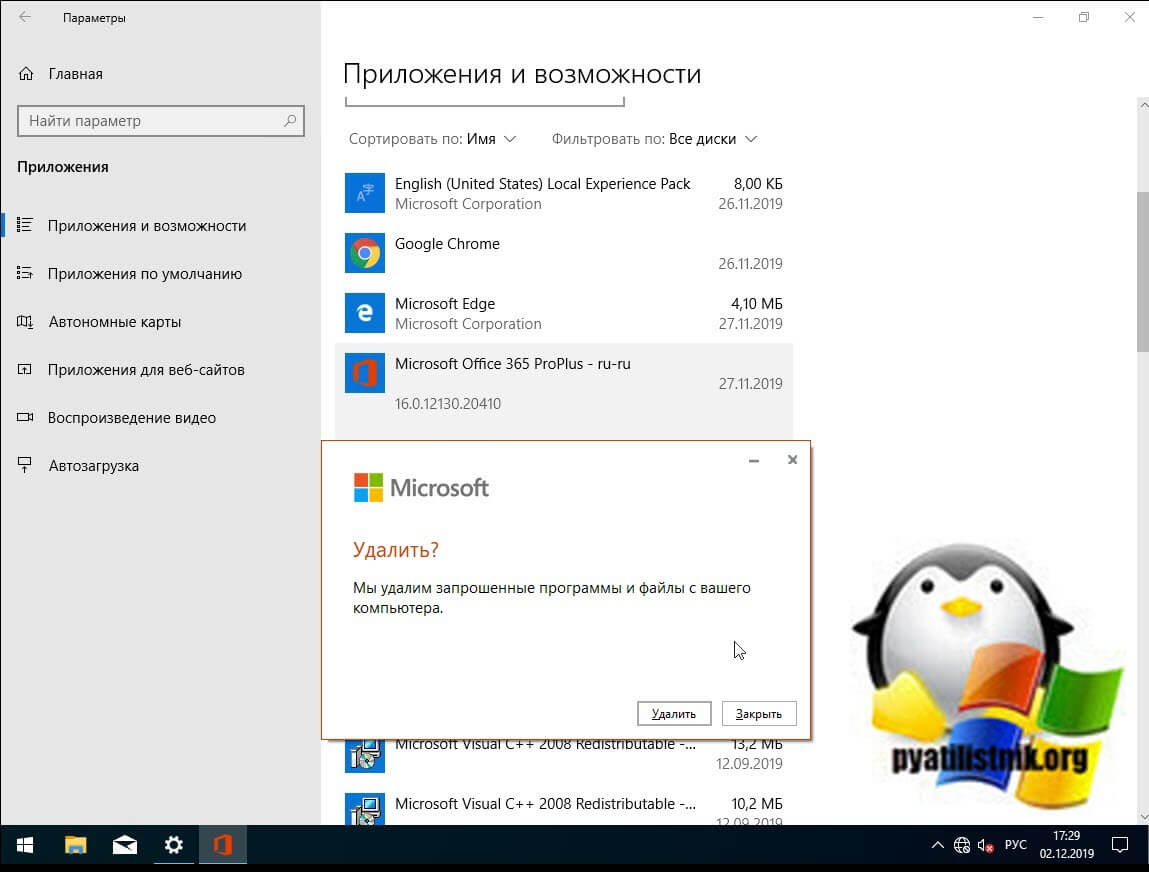

И так есть операционная система Windows 10, мне необходимо было удалить Office 365, при попытке это сделать из параметров Windows я получил ошибку

Windows не удается получить доступ к указанному устройству, пути или файлу. Возможно у вас нет нужных разрешений для доступа к этому объекту

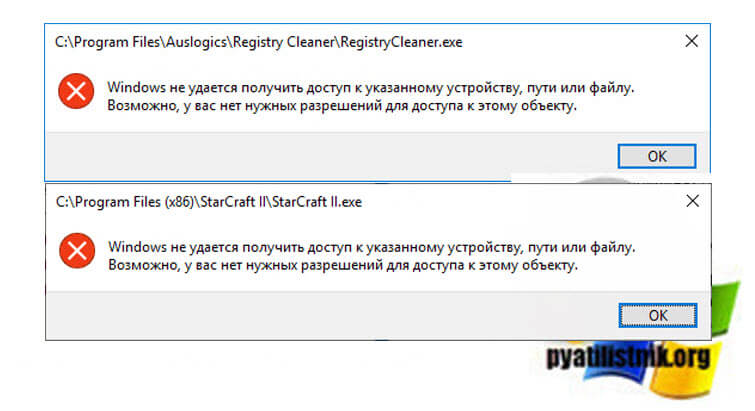

На своей богатой практике данную ошибку я встречал в разных вариантах и на разных операционных системах. 90% это запуск исполняемых файлов в формате exe или ярлыка lnk, 10%, например при удалении приложений. Вот вам несколько примеров:

- Registry Cleaner

- StarCraft 2

- Steam

- Файлы офисного пакета MS Office, например Word или Exel

- Ярлыки различных приложений

Причины ошибки: Windows не удается получить доступ к указанному устройству, пути или файлу

Если детально разобрать текст ошибки, то из нее видно, что у вашей учетной записи либо нет прав на файл, либо самого файла уже просто нет, поэтому он и не доступен. Из совсем специфичных причин, это повреждение самого файла, а так же его блокировка.

Ошибка при удалении приложения

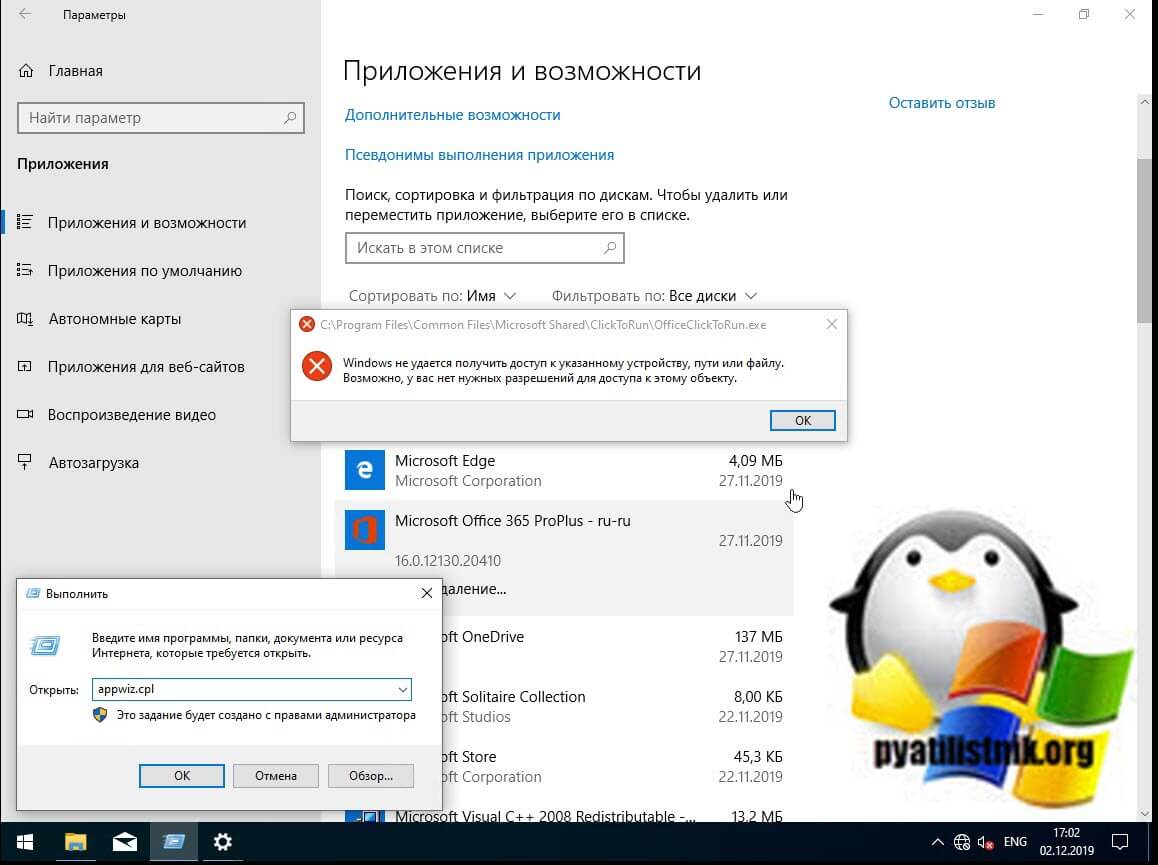

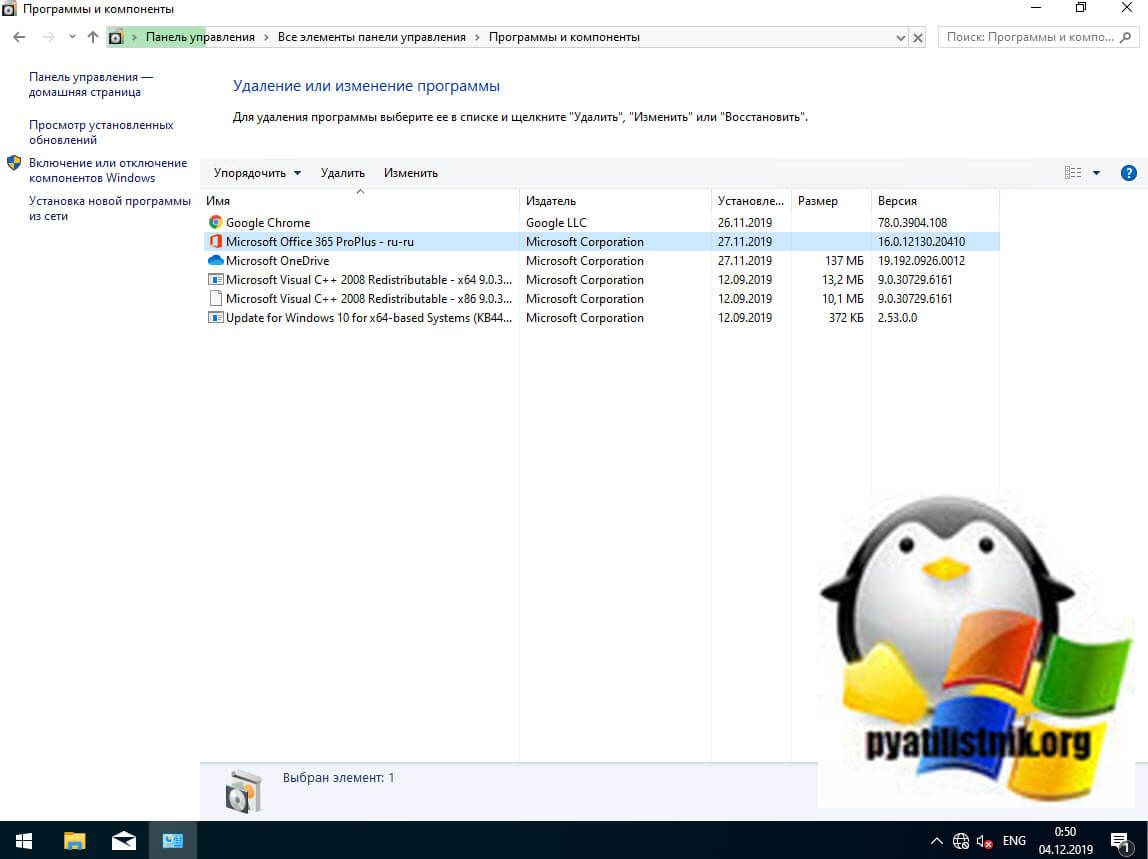

В самом начале я вам показал ситуацию, когда я обладая административными правами в операционной системе Windows 10, не могу элементарно удалить приложение из окна параметров Windows. Перед тем как начинать шаманство с правами или настройками политик, я вам советую попробовать окно «Программы и компоненты«. Открыть его можно вызвав окно «Выполнить» и введя appwiz.cpl.

В списке найдите нужное приложение и попробуйте его деинсталлировать, в 99% случаев у вас не возникнет проблем.

Ошибка запуска из-за UAC (User Account Control)

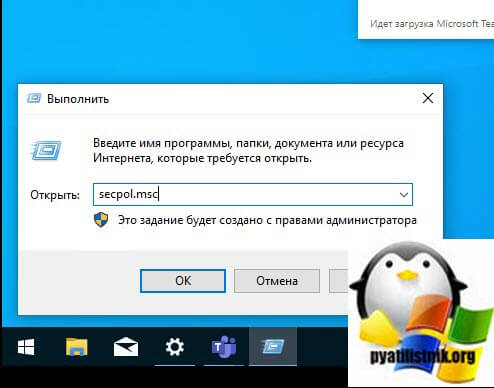

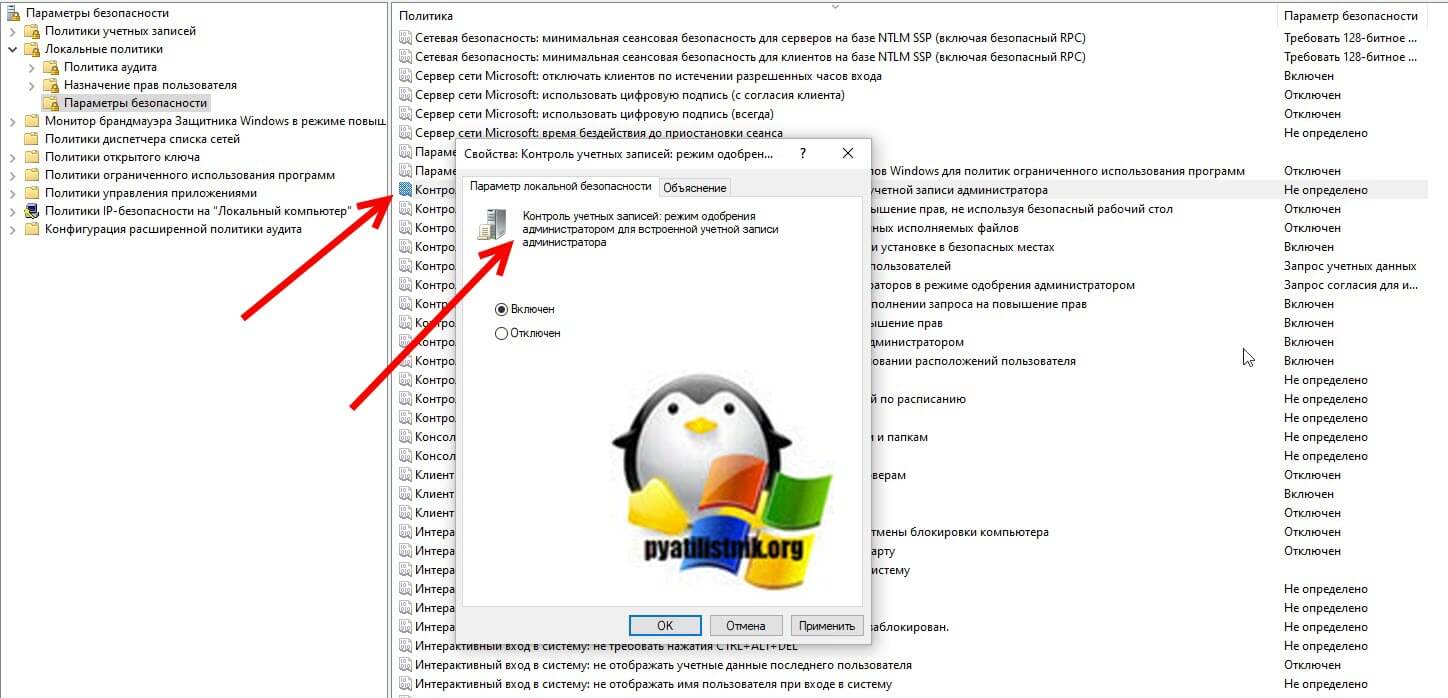

Если у вас доменный компьютер, то вы легко можете иметь некоторые ограничения из-за политик и конкретно UAC (User Account Control). Я авторизовался в системе под встроенной, локальной учетной записью «Администратор» и увидел, что из под нее проблема не наблюдается. Имея данную информацию, можно точно утверждать, что дело в политике. Откройте окно выполнить и введите secpol.msc.

Посмотрите внимательно на ошибку запуска вашего приложения, в самом верху вы увидите полный путь до его месторасположения.

Далее вам необходимо перейти в раздел «Локальная политика — Параметры безопасности«, где необходимо найти пункт «Контроль учетных записей: использование режима одобрения администратором для встроенной учетной записи администратора (User Account Control: Admin Approval Mode for the Built-in Administrator account)»

Этот параметр политики определяет характеристики режима одобрения администратором для встроенной учетной записи администратора.

Возможные значения

• Включено. Для встроенной учетной записи администратора используется режим одобрения администратором. По умолчанию любая операция, требующая повышения привилегий, предлагает пользователю подтвердить операцию.

• Отключено (по умолчанию). Встроенная учетная запись администратора выполняет все приложения с полными привилегиями администратора.

Далее я советую вам произвести выход из системы и заново залогиниться. После входа в ОС проверьте появилась ли возможность запуска приложения или его удаление, в моем случае сработало.

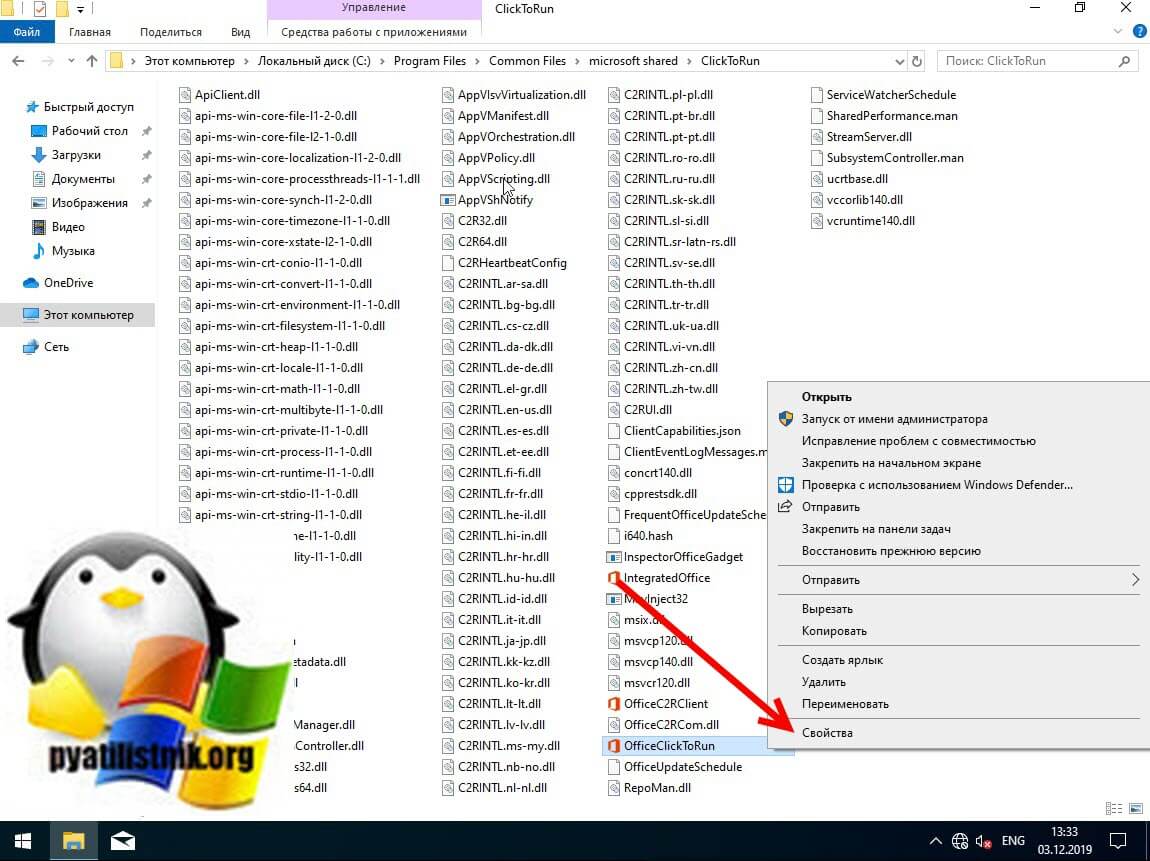

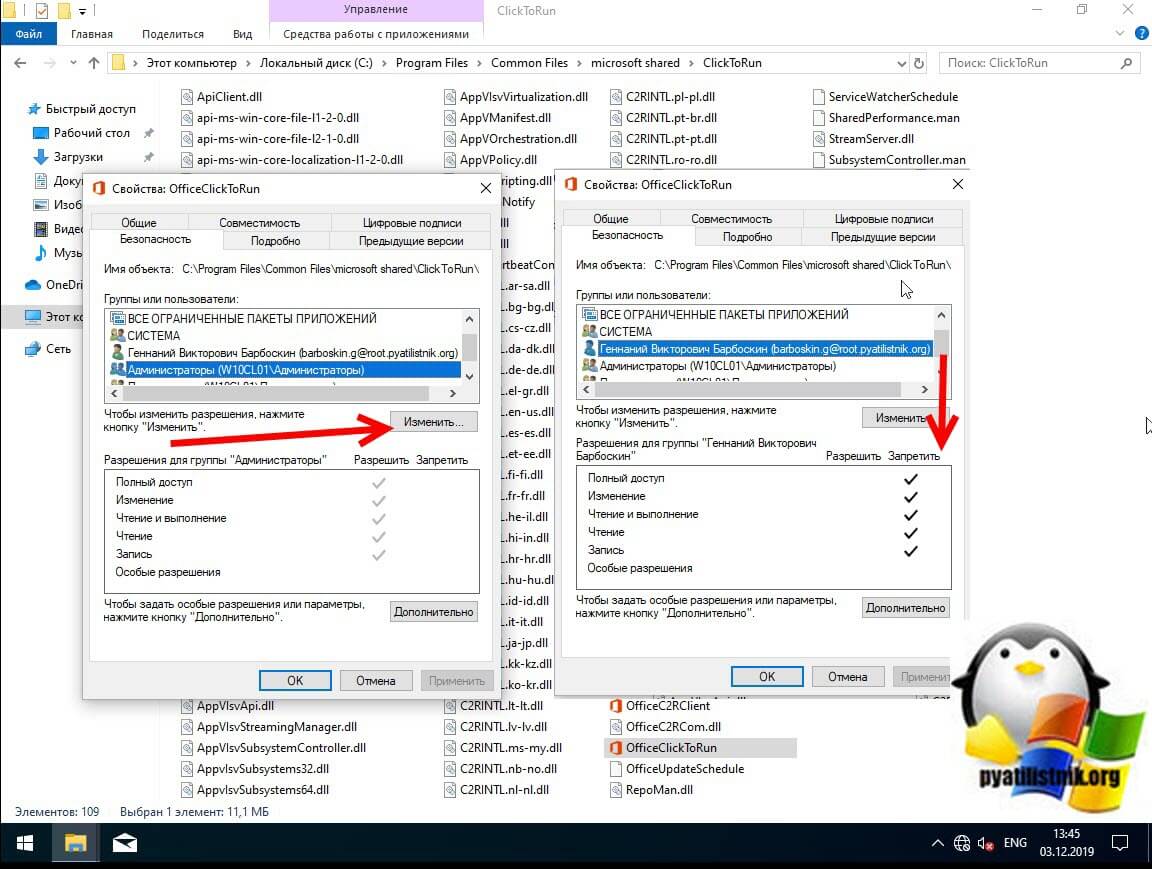

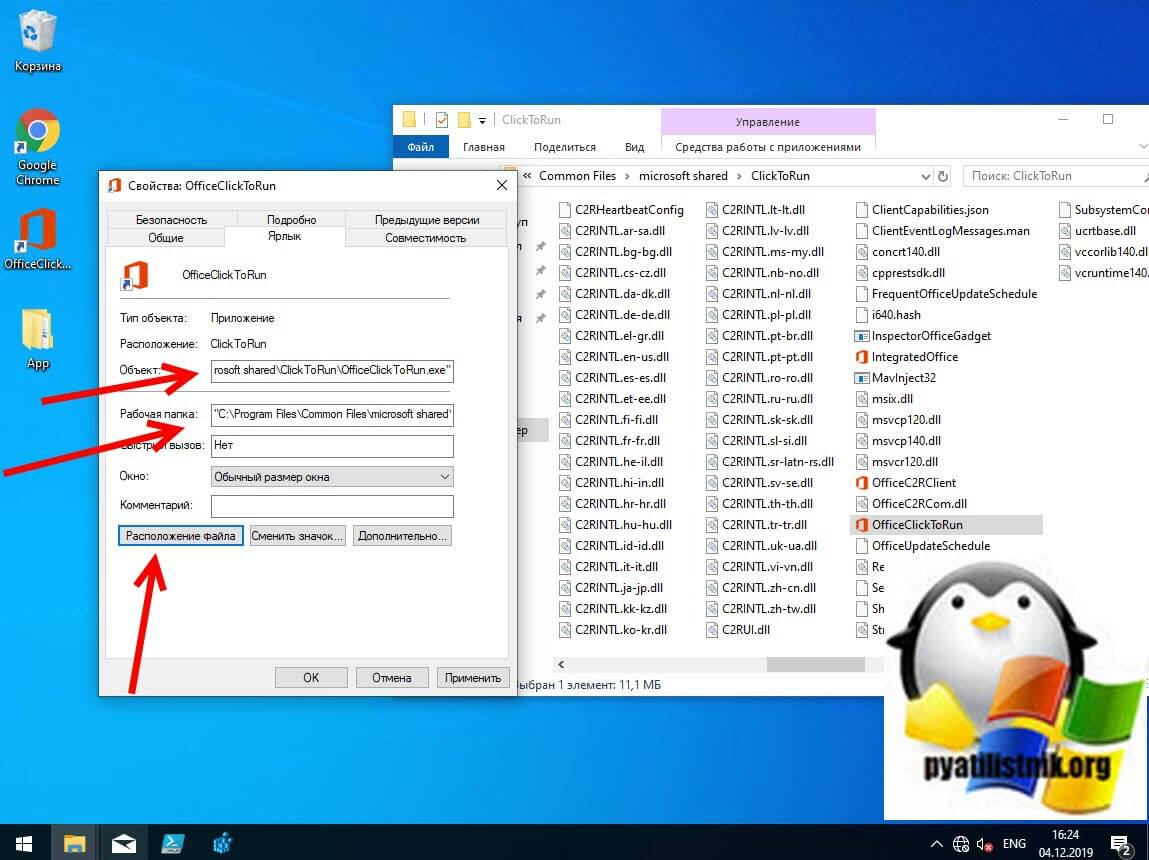

Просмотр разрешений на exe и lnk файлы и их блокировка

Если по каким-то причинам вам не помогли первые два метода и вы до сих под при запуске исполняемого файла exe или ярлыка, получаете окно с ошибкой «Windows не удается получить доступ к указанному устройству, пути или файлу», то следует посмотреть какие разрешения выставлены в его свойствах, это очень важно. В моем примере, это файл OfficeClickToRun.exe. Открываем его месторасположение и смотрим его свойства.

далее открываете вкладку «Безопасность» и смотрите права доступа и запрета на все объекты перечисленные в списке ACL (Access Control List). В моем примере есть такие фигуранты доступа:

- Все пакеты приложений

- Все ограниченные пакеты приложений

- Система

- Администраторы

- Пользователи

Обратите внимание, что для того чтобы просто запустить исполняемый exe файл, относящийся к определенному приложению, у вас должны быть минимум права на чтения, в редких случаях на запись. Удостоверьтесь, что они присутствуют для всех участников. Так же нужно проверить, что у системы и администраторов, были полные права, И САМОЕ ГЛАВНОЕ нет запретов.

В операционных системах Windows явный запрет всегда более приоритетнее явного разрешения, если у группы есть и разрешение читать и запрет чтения, то группа не сможет прочитать, запрет перевесит

У вас вполне может быть ситуация, что для группы «Администраторы» у вас могут быть полные права, а вот на уровне пользователя запрет, а так как пользователь может являться членом группы «Администраторы» и вроде бы иметь права на доступ, но его явные запреты перевесят и будут вызывать ошибку «Windows не удается получить доступ к указанному устройству, пути или файлу»

Понимая принцип работы приоритетов на доступ, вам необходимо снять ограничения запрета на данный файл, для этого нажмите кнопку «Изменить«. В открывшемся окне найдите нужную группу или пользователя и назначьте ему полный доступ на данный файл (или снимите явные запрещения).

Пробуем теперь запустить файл с которым были проблемы, у вас должно все получиться.

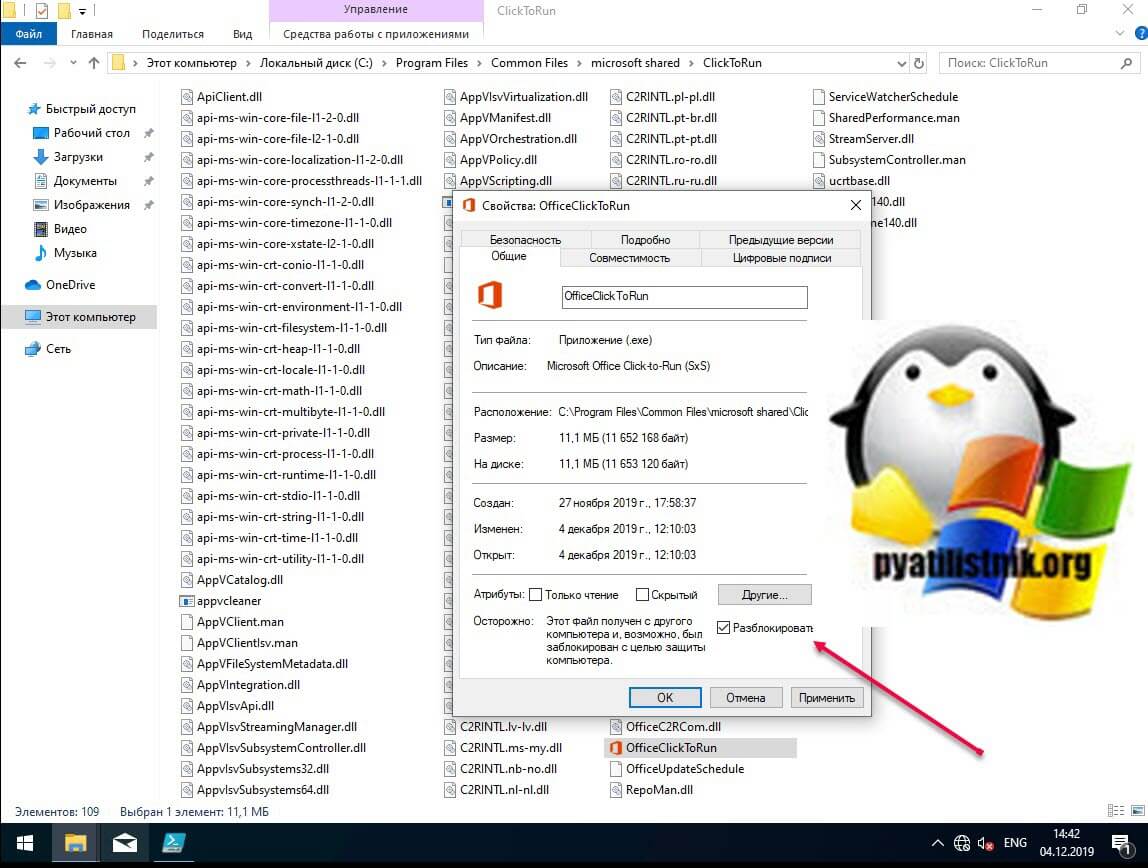

Как я и писал ваш файл или ярлык могут находиться в режиме блокировки, это ограничивает его открытие, подобное мы видели в ситуации когда скачали из интернета ISO образ и при его открытии наблюдали сообщение с ошибкой «К сожалению при подключении файла возникла проблема». Чтобы проверить блокировку файла нужно так же пройти в его свойства на вкладку «Общие». Как видно из моего примера он имеет статус:

Этот файл получен с другого компьютера и, возможно, был заблокирован с целью защиты компьютера.

Справа у вас будет возможность поставить галочку «Разблокировать«, дабы снять это ограничение запуска. Нажмите применить и закройте окно.

Кстати разблокировать файл можно и через командлеты PowerShell через такую конструкцию: Unblock-File -Path C:Program FilesCommon Filesmicrosoft sharedClickToRunOfficeClickToRun.exe

Повторно откройте свойства exe файла или ярлыка и удостоверьтесь, что сообщение о блокировке отсутствует. После чего попробуйте запустить ваше приложение или игру, ошибка запуска «Windows не удается получить доступ к указанному устройству, пути или файлу» должна пропасть.

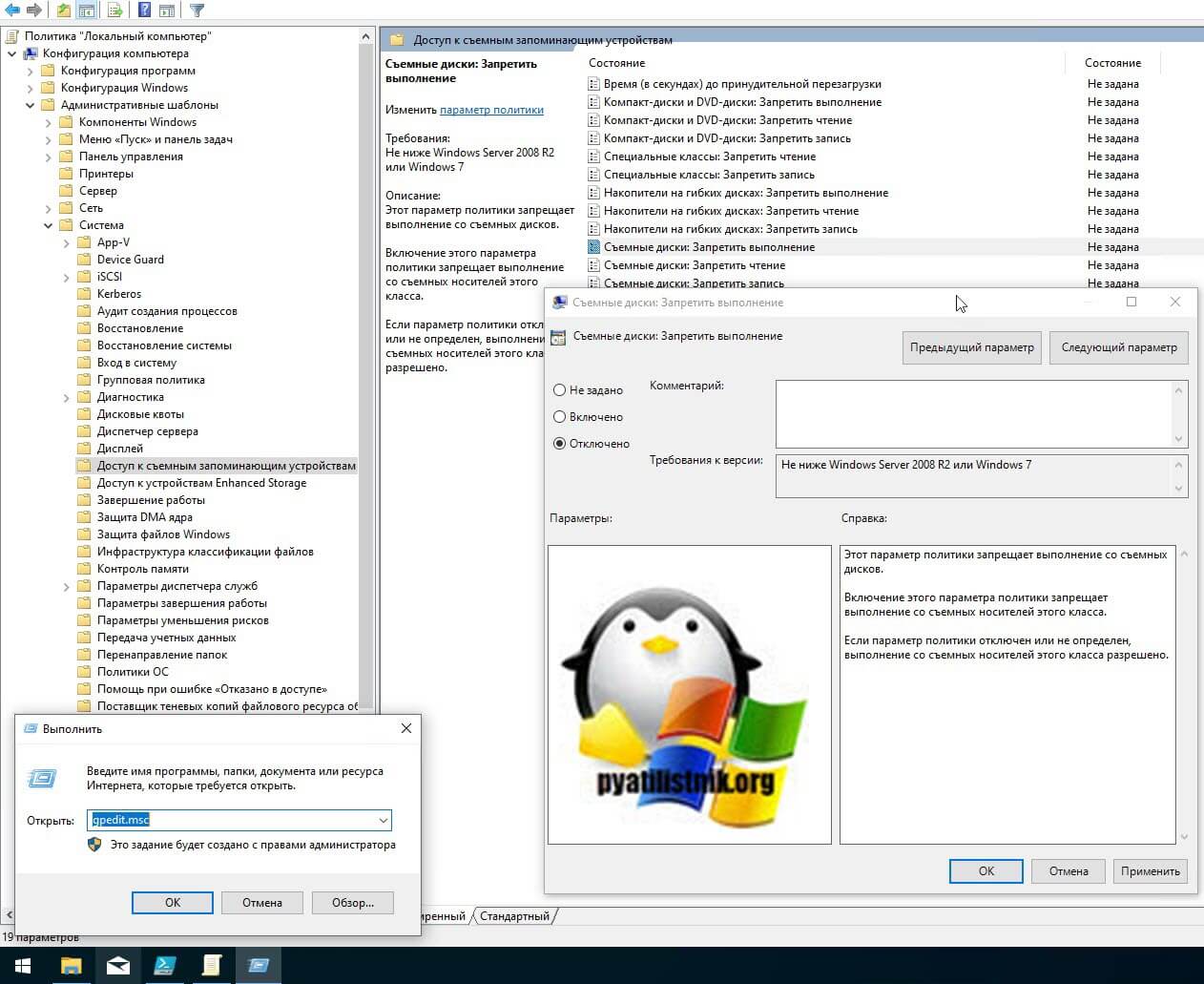

Ошибка «Windows не удается получить доступ к указанному устройству, пути или файлу» при запуске файла .exe с флешки или другого USB-носителя

У всех из нас есть съемные носители, это удобно держать нужные данные всегда под рукой. Очень часто на них могут присутствовать портативные программы, которые запускаются не требуя установки, мини игры, проекты у программистов. Всех их объединяет запуск через исполняемые файлы exe. Предположим, что в вашей системе Windows 8.1 или другой не наблюдается проблем с запуском встроенных и установленных в нее приложений, которые чаще всего лежат на диске C:, а вот с флешки вы получаете пресловутую, где якобы нет доступа, вы проверили блокировки, права и все они присутствуют, но вот эффекта нет. В такой ситуации вы можете действовать таким образом:

- Для операционных систем Windows 7 до 10 с редакцией Максимальная, PRO или корпоративная вы открываете окно выполнить вводите знакомый нам уже gpedit.msc.

- Далее перейдите в раздел «Конфигурация компьютера — Административные шаблоны — Система — Доступ к съемным запоминающим устройствам«. Убедитесь, что политика «Съемные диски: Запретить выполнение» и других политик, связанных со съемными дисками» имеет статус не задано или отключено. Если же она активирована, то вы не сможете запускать с USB носителей исполняемые файлы exe.

То же самое нужно проверить и для политик пользователя по пути: «Конфигурация пользователя — Административные шаблоны — Система — Доступ к съемным запоминающим устройствам». Убедитесь, что политика «Съемные диски: Запретить выполнение» и других политик, связанных со съемными дисками»

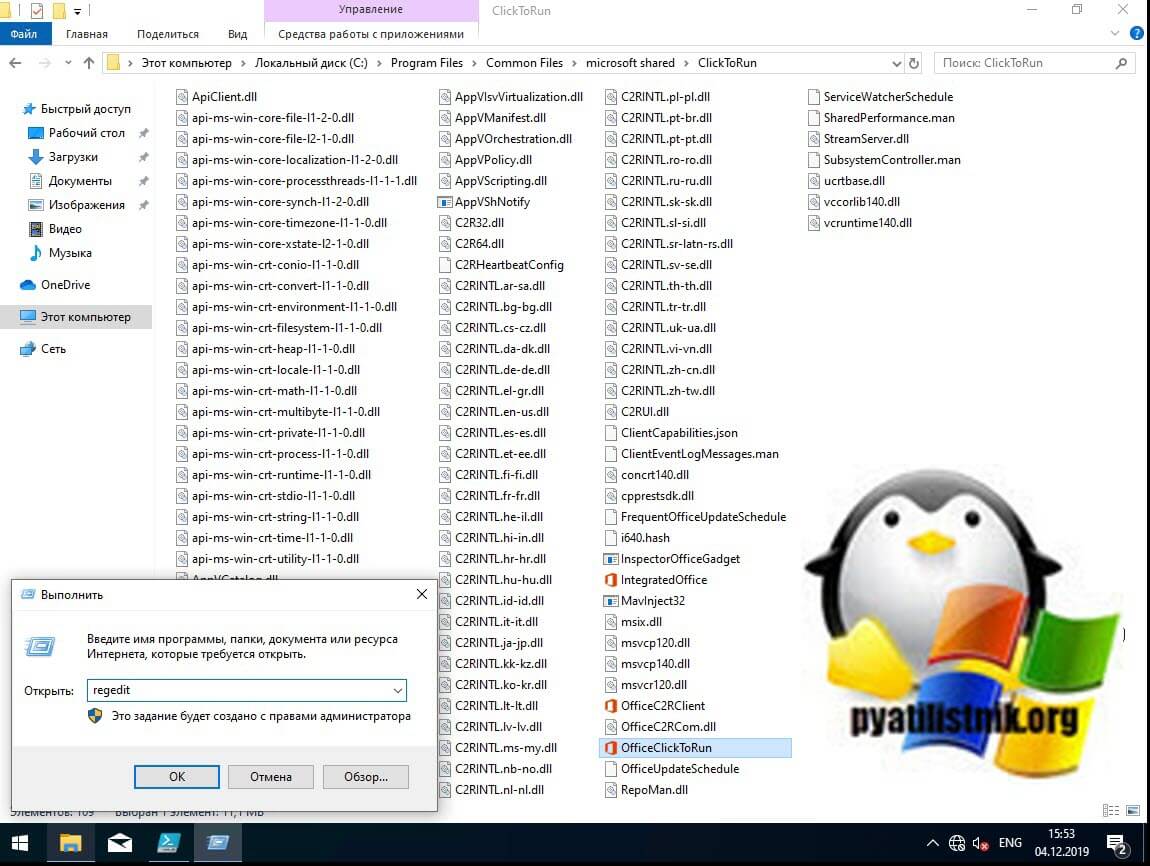

описанный выше метод подходил для старших редакций «Максимальная», «Корпоративная», «Профессиональная», но они есть не у всех, у многих людей дома редакции «Home (Домашняя)» и в ней нет редактора локальных политик, его конечно можно вернуть, я об этом рассказывал, но не всем это нужно. Чтобы убрать запрет на запуск exe файлов со съемных носителей мы воспользуемся редактором реестра. Запустите редактор реестра Windows (Нажмите WIN и R, в окне введите regedit).

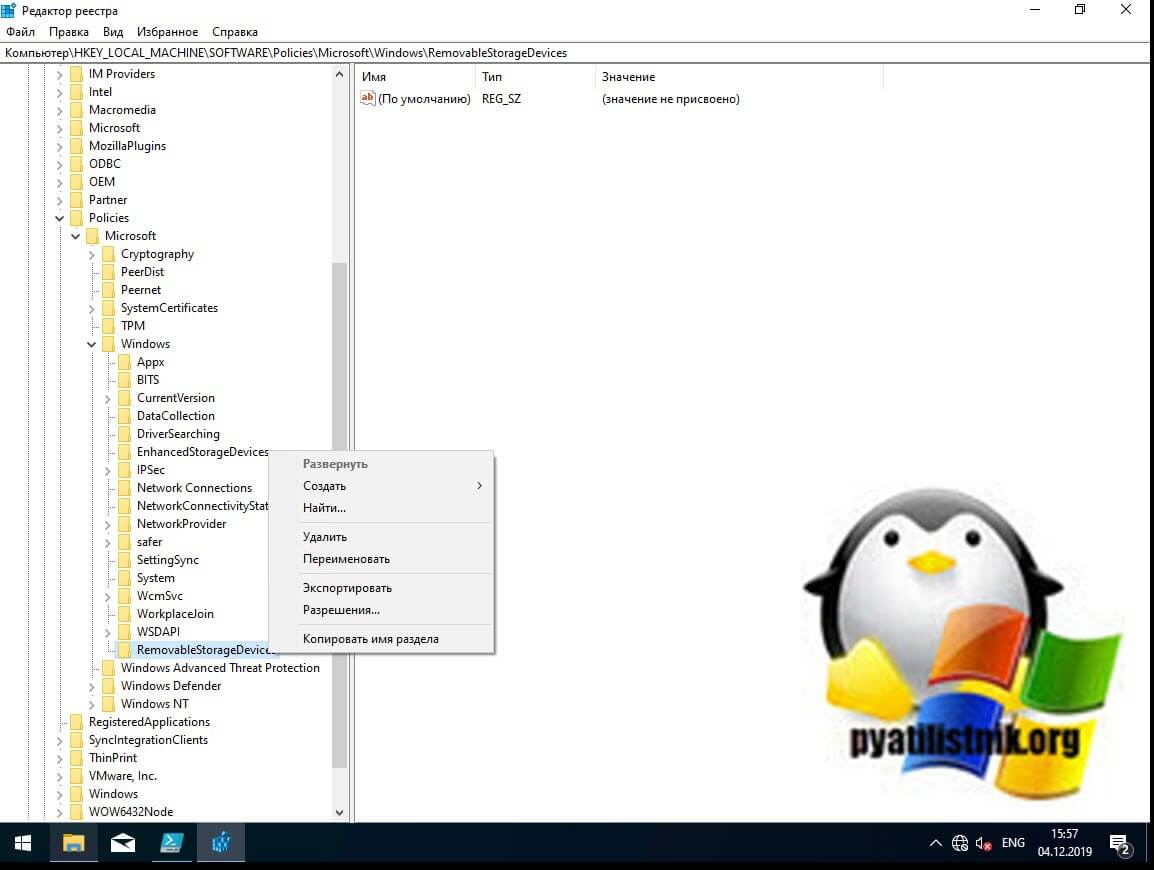

Переходите там по пути:

HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindows

Убедитесь, что в нем нет раздела RemovableStorageDevices. Если раздел RemovableStorageDevices присутствует, то просто щелкаем по нему правой кнопкой мыши и удаляем его.

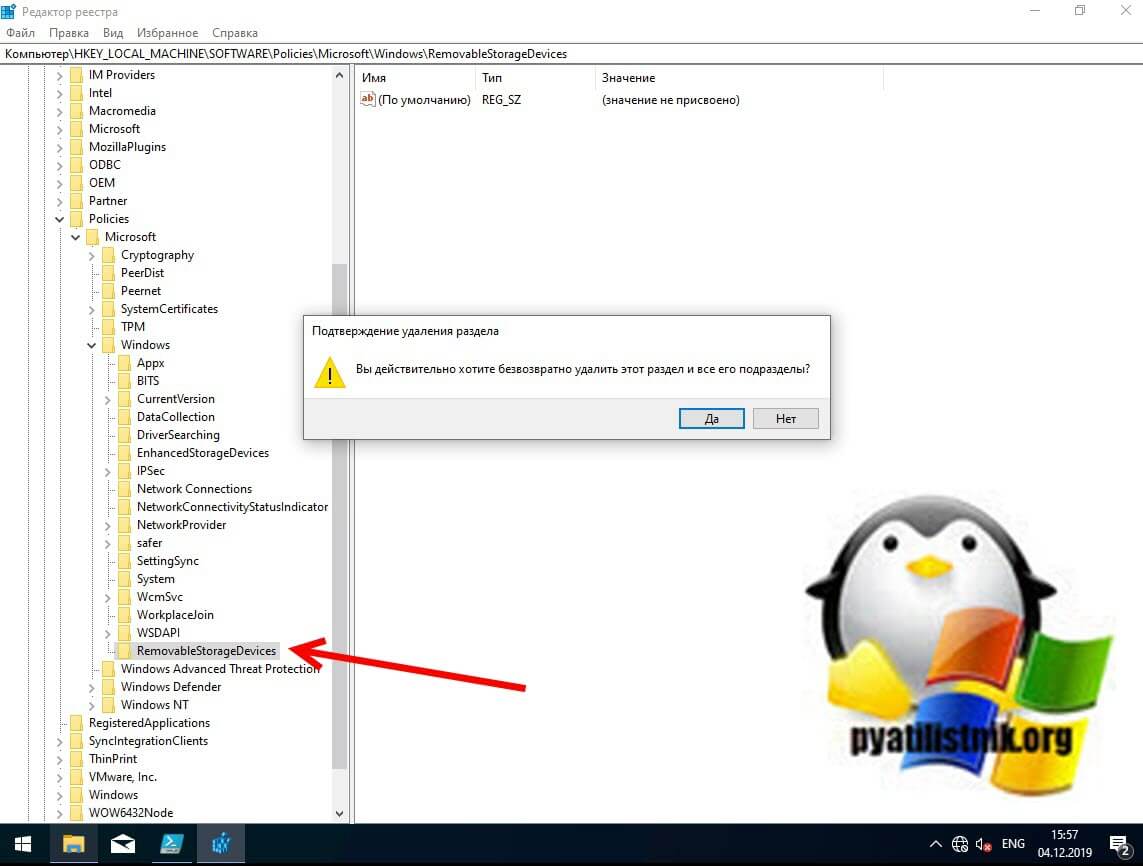

Подтверждаем удаление раздела.

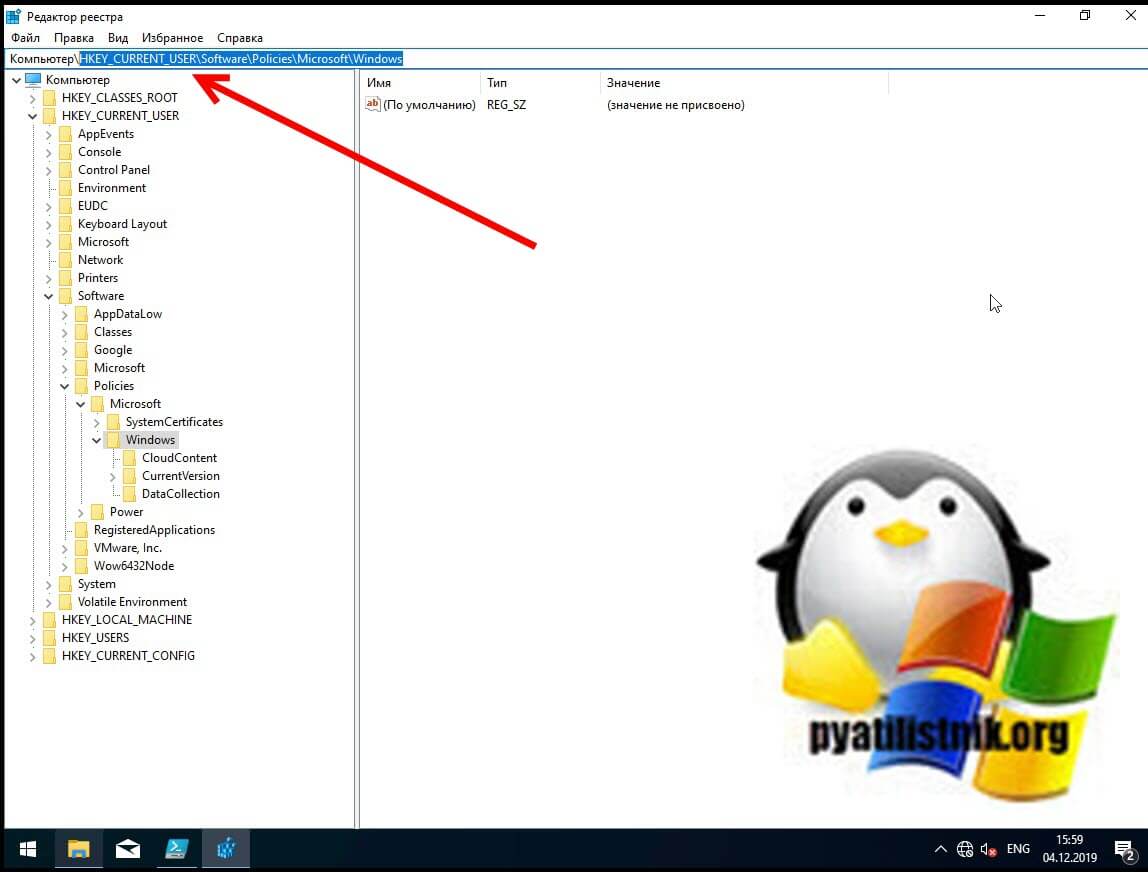

Убедитесь, что в настройках пользователя по пути HKEY_CURRENT_USERSoftwarePoliciesMicrosoftWindows нет раздела RemovableStorageDevices, в противном случае так же его удалите

Как только вы произвели манипуляции с реестром, то настройки вступят в силу сразу .но я советую перезагрузить систему или как минимум правильно извлечь ваш съемный носитель, после чего заново подключить. Пробуем запускать с USB исполняемые файлы exe, это должно было устранить ошибку с доступом.

Если не запускается ярлык программы или игры

Как я упоминал ранее, Windows не может запустить программу или открыть файл с внешнего или сетевого диска, который в данный момент не подключен. Поэтому, если вы получили ошибку при нажатии на ярлык, проверьте местоположение его целевого файла и посмотрите, находится ли файл в недоступном месте. Чтобы это проверить, откройте свойства и перейдите на вкладку «Ярлык». Убедитесь, что пути в строке «Объект» и «Рабочая папка» ведут к нужному файлу, чуть ниже вы можете это проверить, нажав на кнопку «расположение файла», что в результате вызовет месторасположение файла в проводнике Windows.

Если путь в ярлыке ведет не туда, то логично получение сообщения с ошибкой доступа к объекту.

Отключите антивирусное программное обеспечение

Антивирусное программное обеспечение также может блокировать ваши файлы. Поэтому вы можете временно отключить антивирусное программное обеспечение на своем компьютере, а затем попытаться открыть файл.

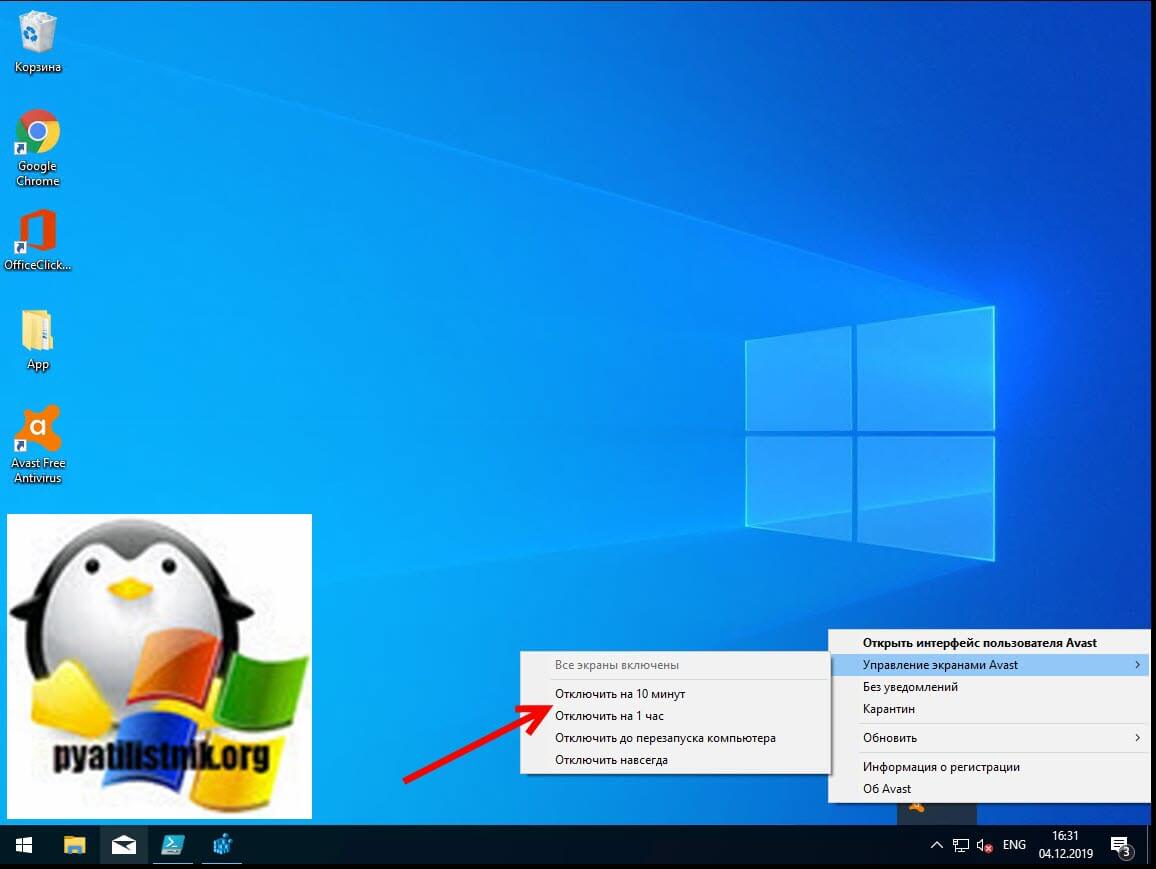

Если вы можете получить доступ к файлу, когда антивирусное программное обеспечение отключено, оно явно блокирует файл. Вы можете удалить антивирусное программное обеспечение или отключить программное обеспечение, когда вам нужно использовать файл. Например у Avast, приостановка делается очень просто, в области уведомлений Windows щелкаете по значку антивируса и из контекстного меню выбираете пункт «Управление экранами Avast — отключить на 10 минут или час», этого достаточно понять в нем дело или нет.

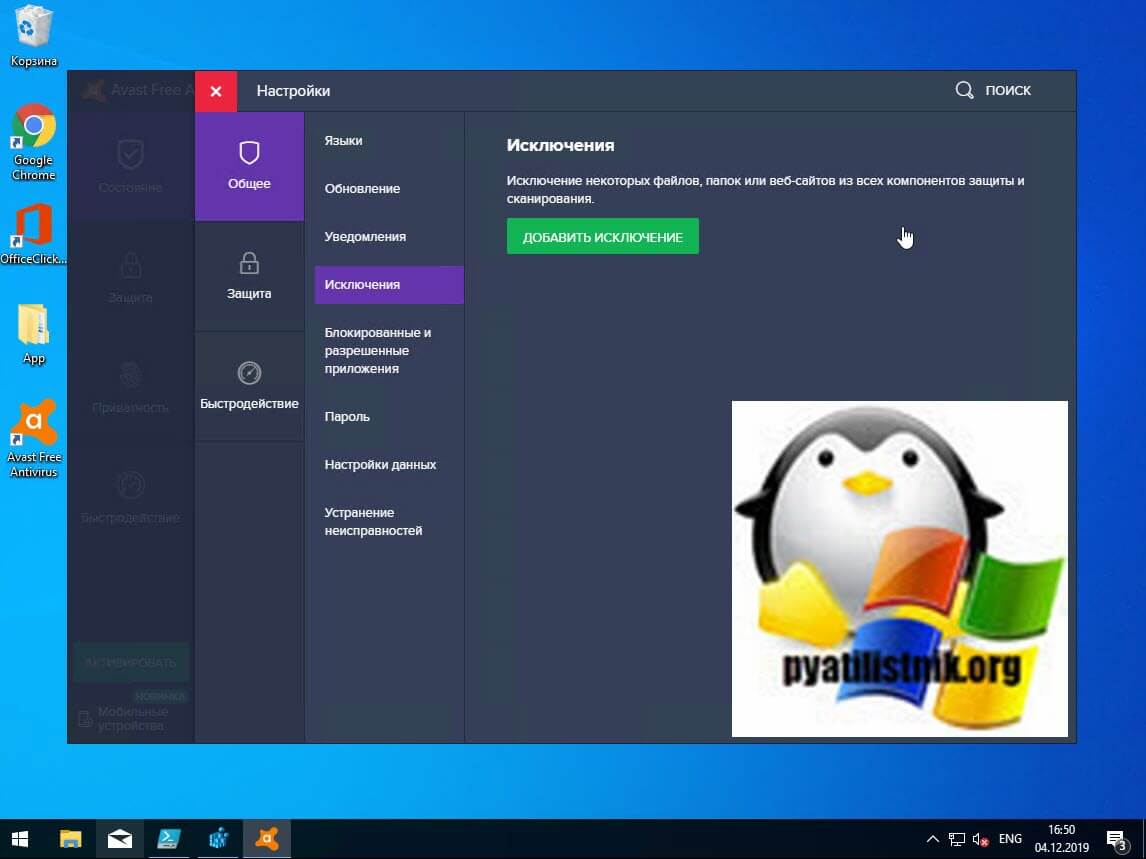

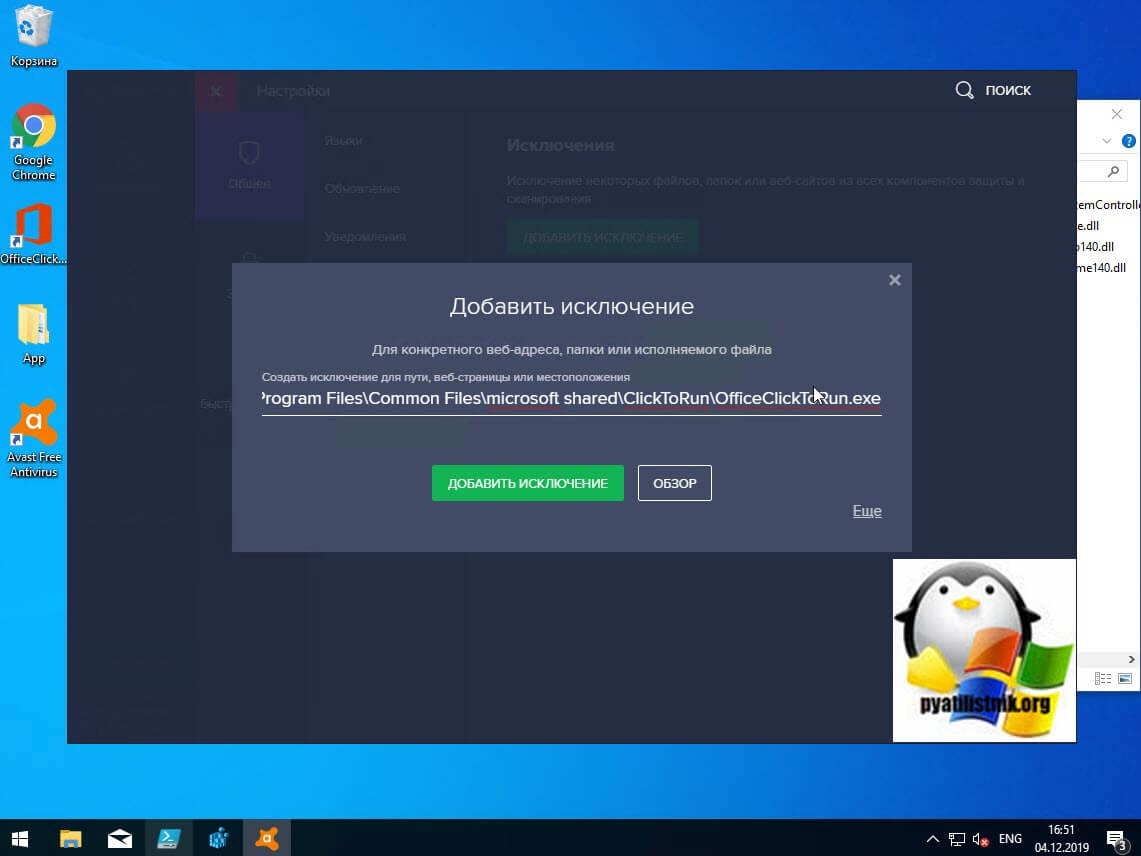

Далее если блокировку вызывал антивирус, в моем примере Avast, то идем в его настройки и добавляем исключение, путь до нашего файла, чтобы антивирус его не трогал и признавал за своего.

Через кнопку обзор найдите свой exe файл и добавьте его.

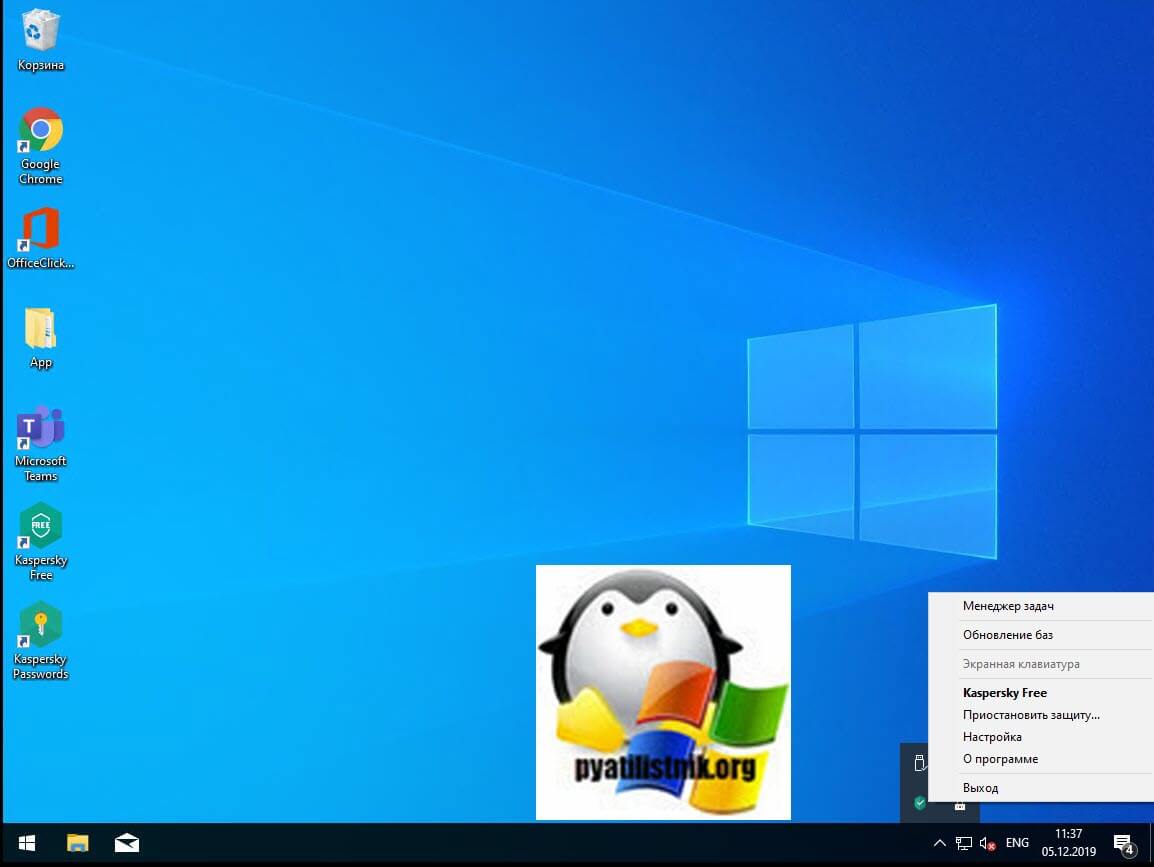

То же самое можно осуществить и в распространенном антивирусе Kaspersky, для этого также в области системных уведомлений найдите его значок и из контекстного меню выберите пункт «Приостановить защиту».

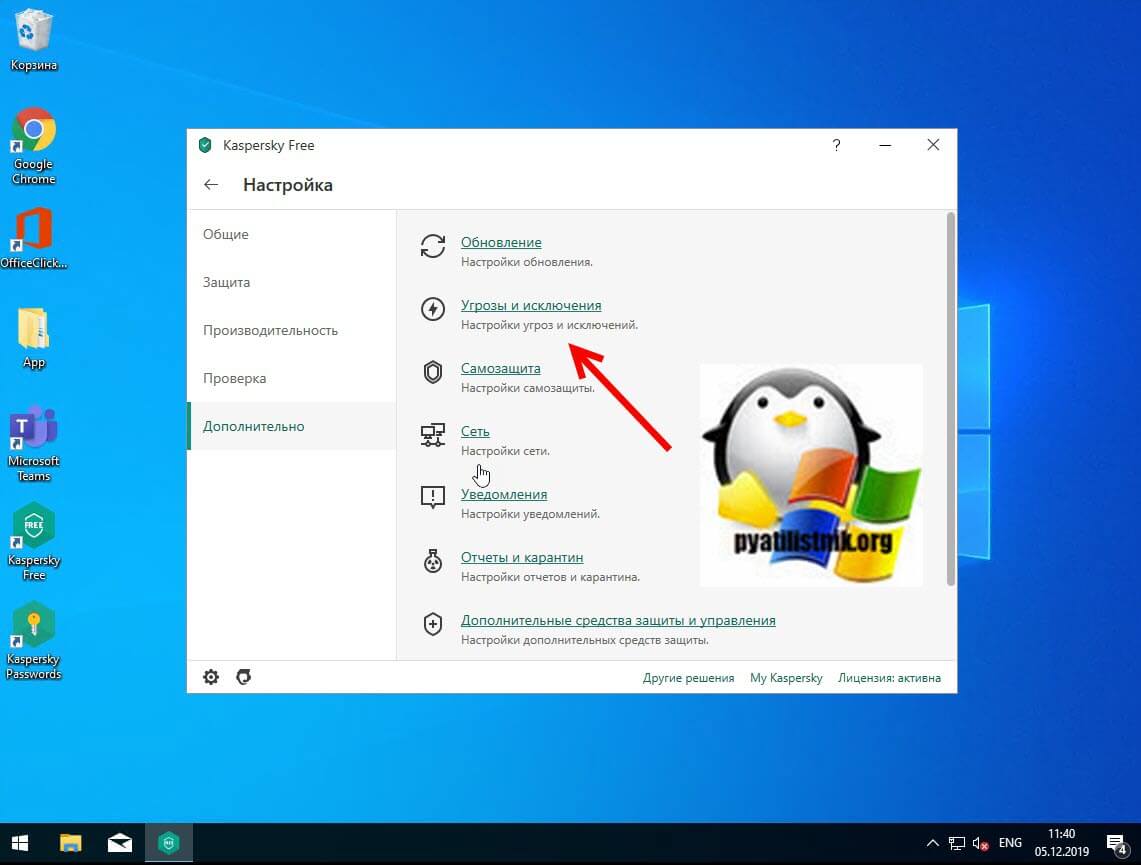

Чтобы исключить нужный исполняемый файл вам необходимо открыть настройки Kaspersky, перейти в раздел «Дополнительно» и выбрать там пункт «Угрозы и исключения».

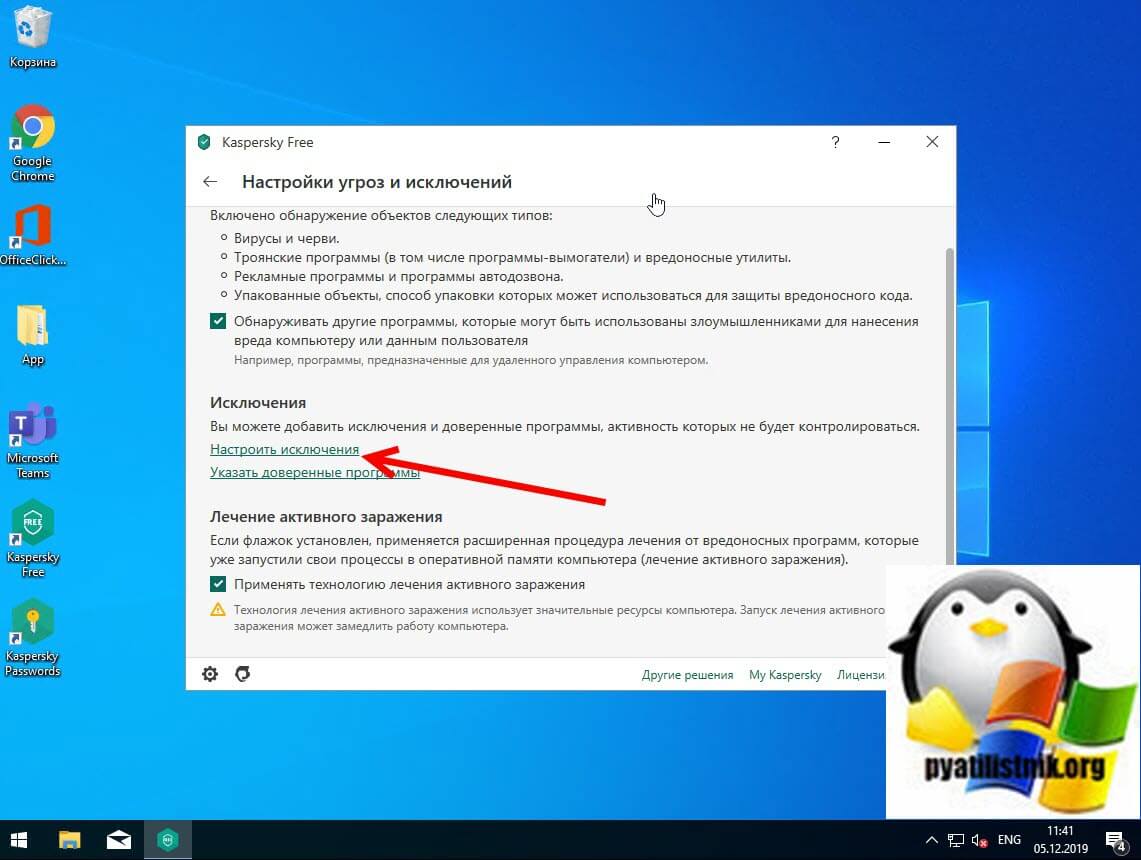

Далее в разделе «Исключения» нажмите на пункт «Настроить исключения»

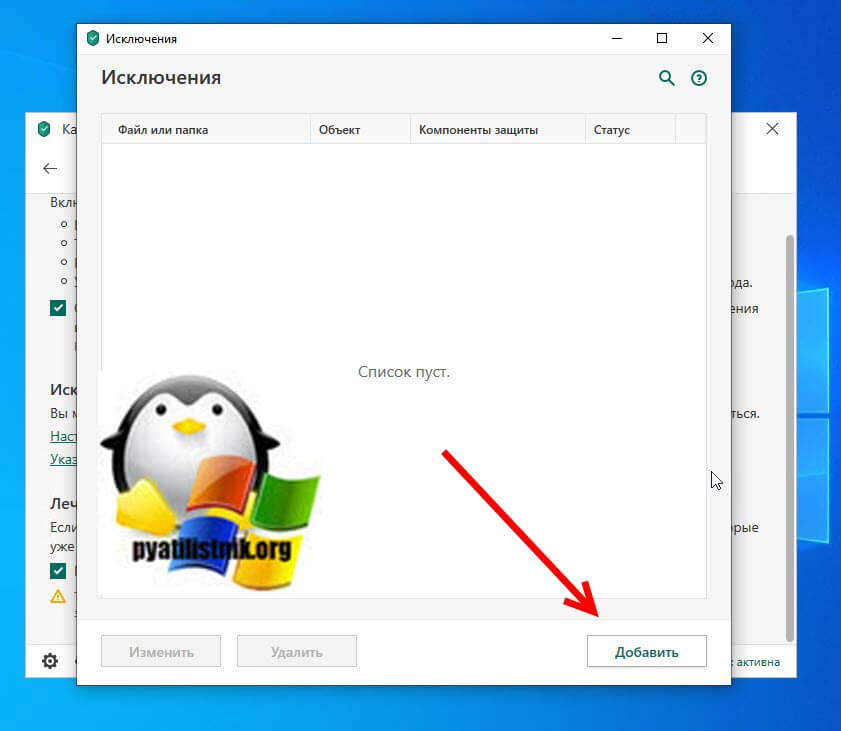

Далее нажимаем кнопку «Добавить»

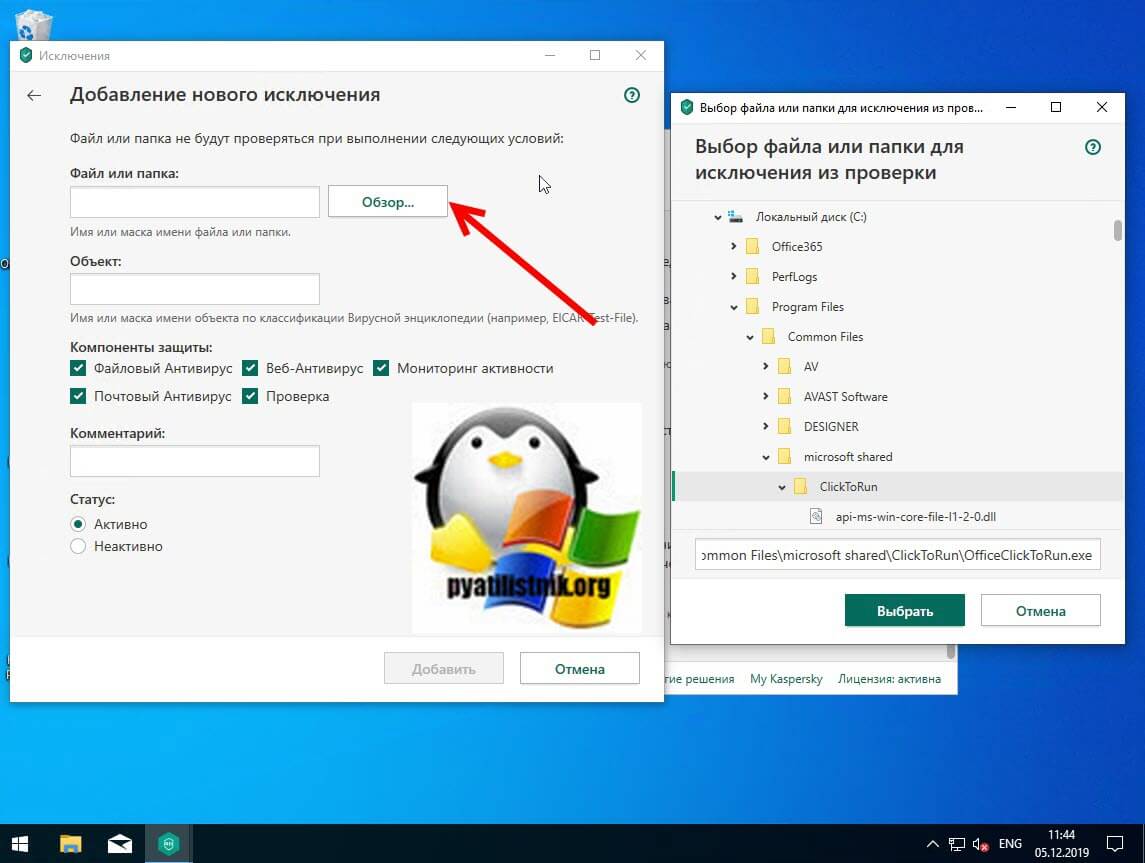

Через кнопку обзор укажите путь до вашего файла.

У любого антивируса есть свои системные события, которые он записывает к себе в лог, там будут и упоминания, о блокировке файла. Если ошибка «Windows не удается получить доступ к указанному устройству, пути или файлу. Возможно, у вас нет нужных разрешений для доступа к этому объекту» появилась, то смотрим журнал угроз. Если причина была в антивирусе, то подобным методом вы устраните ошибку запуска exe файла и вызов ошибки «Windows не удается получить доступ к указанному устройству, пути или файлу».

Восстановите файл, который был удален, удален или поврежден

Если доступ к файлу невозможен из-за того, что файл поврежден или удален, внешний диск поврежден или поврежден вирусом, вы можете восстановить потерянный файл с помощью различных программ, например, DiskGenius, EaseUS Data Recovery Wizard, FonePaw Data Recovery.

Проверка политики ограниченного использования программ SRP

Есть такая политика Software Restriction Policies (Политики ограниченного использования программ) — это функция, основанная на групповых политиках, которая определяет программы, работающие на компьютерах в домене Active Directory, и управляет возможностью их запуска. Политики ограничения программного обеспечения являются частью стратегии безопасности и управления Microsoft, которая помогает предприятиям повысить надежность, целостность и управляемость своих компьютеров.

Вы также можете использовать политики ограниченного использования программ для создания сильно ограниченных конфигураций для компьютеров, в которых вы разрешаете запускать только специально определенные приложения. Политики ограниченного использования программ интегрированы с Microsoft Active Directory и групповой политикой. Вы также можете создавать политики ограниченного использования программ на автономных компьютерах. Политики ограниченного использования программ — это политики доверия, которые представляют собой правила, установленные администратором для ограничения работы сценариев и другого кода, который не является полностью доверенным.

Вы можете определить эти политики с помощью расширения политик ограниченного использования программ редактора локальной групповой политики или оснастки «Локальные политики безопасности» в консоли управления (MMC).

Подробнее почитать про Software Restriction Policies (SRP) вы можете по ссылке https://docs.microsoft.com/en-us/windows-server/identity/software-restriction-policies/software-restriction-policies

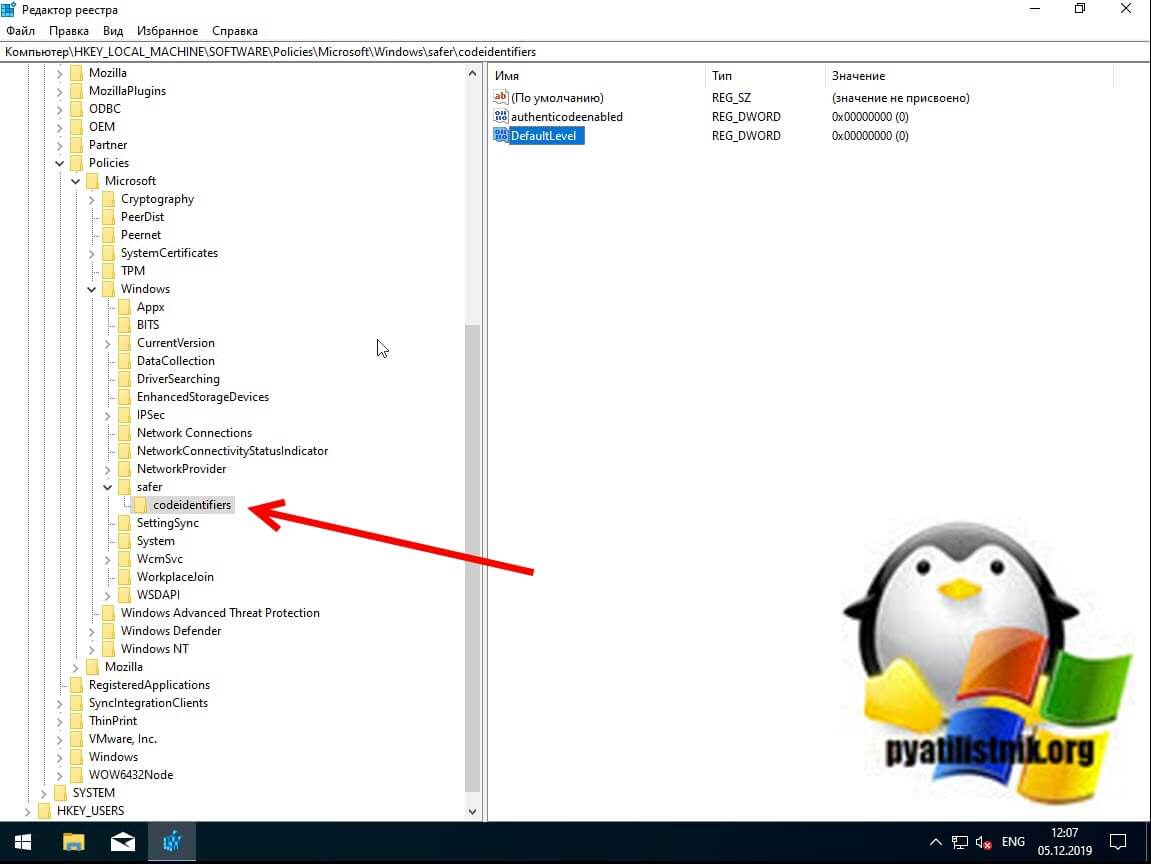

Проверить наличие на компьютере политики SRP можно через RSOP или реестр, давайте я покажу какую ветку реестра нужно изучить.

HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoft Windowssafercodeidentifiers

Наличие раздела safercodeidentifiers уже говорит, о применении политик SRP. Регулируется она ключом DefaultLevel. Чтобы приостановить действие политики SRP установите у ключа DefaultLevel значение 0.

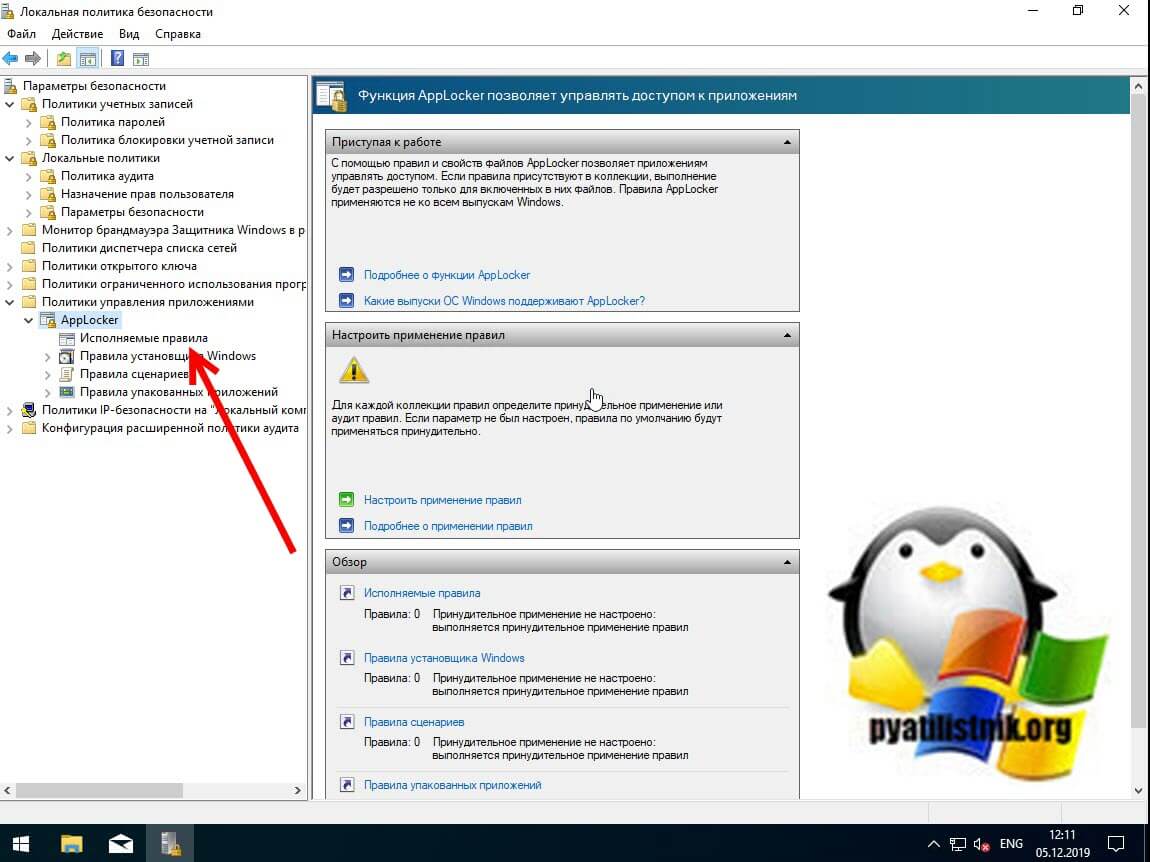

Так же в случае с доменным компьютером могут быть политики ограничения приложений через AppLocker, проверить это можно из редактора групповых политик gpedit.msc или оснастки secpol.msc. Далее раздел «Параметры безопасности — AppLocker».

Дополнительные методы

Так же если все описанное выше вам способы не помогли и вы все так же не можете удалить приложение или его запустить, то я вам советую произвести восстановление Windows через точки отката, которые делаются перед каждым важным изменением в ОС, автоматически. Дополнительно я бы посоветовал еще почитать https://support.microsoft.com/en-ca/help/2669244/windows-cannot-access-the-specified-device-path-or-file-error-when-you.

На этом у меня все и я надеюсь, что вы одолели ошибку «Windows не удается получить доступ к указанному устройству, пути или файлу. Возможно, у вас нет нужных разрешений для доступа к этому объекту», с вами был Иван Семин, автор и создатель IT портала Pyatilistnik.org.

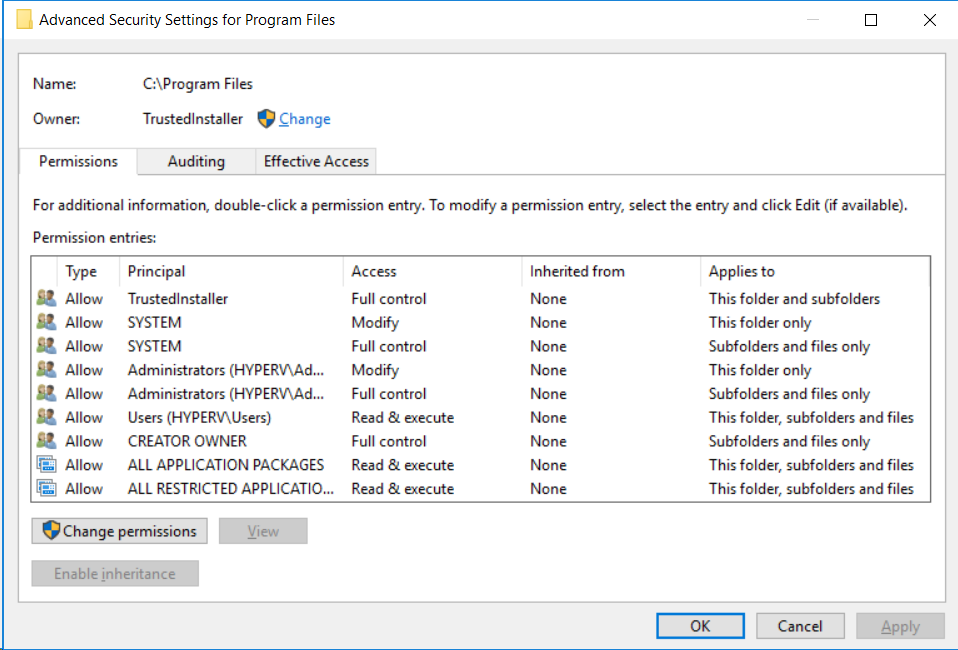

Я изменил разрешения по умолчанию «Program files», и теперь некоторые вещи не работают (Почта Windows не открывается)

каковы разрешения по умолчанию для «Program files», чтобы я мог сбросить его?

источник

получил его через виртуальную машину.

два основных из них мне нужно было добавить, чтобы мои приложения снова работали:

-

NT ServiceTrustedInstaller

-

ВСЕ ПАКЕТЫ ПРИЛОЖЕНИЙ

в противном случае вот весь набор разрешений по умолчанию:

некоторые из них должны быть указаны с их полным именем объекта, например, «TrustedInstaller» на самом деле » NT ServiceTrustedInstaller», и есть «все ограниченные пакеты приложений», которые я не мог найти полное имя объекта.

источник