Функция ограниченного доступа предназначена для корпоративных устройств ограниченного назначения, таких как терминалы. Когда на устройстве применяется конфигурация ограниченного доступа с несколькими приложениями, на уровне системы принудительно применяются определенные политики, влияющие на других пользователей устройства. При удалении конфигурации киоска удаляются связанные с пользователями задатки для блокировки доступа, но они не могут вернуться ко всем принудительно примененным политикам (например, макету Пуск). Сброс настроек требуется для сброса всех политик, принудительно выполняемых с помощью ограниченного доступа.

С помощью Microsoft Intune или пакета подготовки можно настроить терминал, поддерживающий запуск нескольких приложений.

Не забудьте проверить рекомендации по конфигурации перед настройкой киоска.

Настройка режима терминала в Microsoft Intune

Чтобы настроить киоск в Microsoft Intune, см.:

Настройка терминала с помощью пакета подготовки

Посмотрите, как использовать пакет подготовки для настройки терминала с несколькими приложениями.

Если вы не хотите использовать пакет подготовка, вы можете развернуть XML-файл конфигурации с помощью управления мобильными устройствами (MDM)или настроить назначенный доступ с помощью поставщика WMI моста MDM.

Предварительные условия

Для устройств под управлением более ранних версий Windows 10, чем версия 1709, можно создать правила AppLocker для настройки терминала, поддерживающего запуск нескольких приложений.

Создание XML-файла

Начнем с рассмотрения базовой структуры XML-файла.

XML-файл конфигурации может определять несколько профилей. Каждый профиль имеет уникальный идентификатор и определяет набор приложений, которые разрешены для запуска, независимо от того, отображается ли панель задач, и может включать пользовательский макет начального экрана.

XML-файл конфигурации может содержать несколько разделов config. Каждый раздел config связывает учетную запись пользователя без прав администратора с идентификатором профиля по умолчанию.

Несколько разделов config можно связать с одним и тем же профилем.

Профиль не оказывает влияния, если он не связан с разделом config.

Для создания файла с нуля можно вставить следующий XML-код (или любой другой пример из этого раздела) в редактор XML и сохранить файл как имя файла.xml. Каждый раздел этого XML-файла поясняется в этом разделе. Полную примерную версию можно увидеть в ссылке XML назначенного доступа.

Профиль

В XML можно указать два типа профилей:

В разделе профилей блокировки в XML есть следующие записи:

Профиль киоска в XML имеет следующие записи:

Идентификатор профиля является атрибутом GUID для уникальной идентификации профиля. Можно создать GUID с помощью генератора GUID. GUID в XML-файле должен быть уникальным.

AllowedApps

AllowedApps является списком приложений, разрешенных для запуска. Приложениями могут быть Windows платформы (UWP) или Windows настольные приложения. Начиная с Windows 10 версии 1809, можно настроить одно приложение в списке AllowedApps для автоматического запуска при входе назначенной учетной записи пользователя доступа.

При применении конфигурации киоска с несколькими приложениями к устройству будут созданы правила AppLocker, позволяющие приложениям, указанным в конфигурации. Ниже приведены предопределенные правила ограниченного доступа AppLocker для приложений UWP:

Правило по умолчанию — разрешить всем пользователям запускать подписанные пакетные приложения.

Список запрещенных пакетных приложений создается, когда пользователь с ограниченным доступом входит в систему. В зависимости от установленных/подготовленных пакетных приложений, доступных для учетной записи пользователя, ограниченный доступ создает список запрещенных приложений. Этот список не будет включать разрешенные по умолчанию пакетные приложения, которые являются критически важными для работы системы, а также не будет включать разрешенные пакеты, определенные предприятием в конфигурации ограниченного доступа. Если в одном пакете есть несколько приложений, все эти приложения будут исключены. Этот список запрещенных пакетов будет использоваться для запрета доступа пользователей к приложениям, которые в настоящее время доступны для пользователя, но отсутствуют в списке разрешенных.

Режим терминала с несколькими приложениями не блокирует попытку предприятия или пользователей устанавливать приложения UWP. При установке нового приложения UWP в текущем сеансе пользователя с ограниченным доступом это приложение не будет присутствовать в списке запрещенных. Когда пользователь выходит из системы и повторно выполняет вход, приложение будет включено в список запрещенных. Если это бизнес-приложение развернуто организацией, и вы хотите разрешить его запуск, обновите конфигурацию ограниченного доступа, чтобы включить его в список разрешенных приложений.

Ниже приведены предопределенные правила ограниченного доступа AppLocker для классических приложений:

В следующем примере Музыка Groove, фильмы & tv, Photos, Weather, Calculator, Paint и Блокнот приложения для запуска на устройстве, а Блокнот настраивается на автоматический запуск и создание файла, называемого при вписыве 123.text пользователя.

FileExplorerNamespaceRestrictions

Начиная с Windows 10 версии 1809, вы можете явно разрешить доступ к некоторым известным папочкам, когда пользователь пытается открыть диалоговое окно файла в нескольких приложениях, включив файл FileExplorerNamespaceRestrictions в XML-файл. В настоящее время downloads — это единственная поддерживаемая папка. Это также можно установить с помощью Microsoft Intune.

В следующем примере показано, как разрешить пользователю доступ к папке Downloads в диалоговом окне общего файла.

Чтобы предоставить доступ к папке Downloads через File Explorer, добавьте «Explorer.exe» в список разрешенных приложений и прикрепите ярлык проводника файлов в меню запуска киоска.

StartLayout

После определения списка разрешенных приложений можно настроить макет начального экрана для работы в режиме терминала. Вы можете закрепить на начальном экране все разрешенные приложения или их подмножество, в зависимости от того, собираетесь ли вы предоставить конечному пользователю прямой доступ к ним на начальном экране.

Самый простой способ создания настраиваемого макета начните применяться к другим Windows клиентских устройств — настроить экран Начните на тестовом устройстве, а затем экспортировать макет. Подробные инструкции см. в разделе Настройка и экспорт макета начального экрана.

Нужно отметить следующее:

В этом примере на начальном экране закрепляются приложения Музыка Groove, Кино и ТВ, Фотографии, Погода, Калькулятор, Paint и Блокнот.

Если приложение не установлено для пользователя, но включено в XML макета Начните, приложение не отображается на экране Начните.

Taskbar

Определите, следует ли отображать панель задач на устройстве в режиме терминала. Для терминалов на базе планшета или универсальных терминалов с поддержкой сенсорного ввода, когда вы не подключаете клавиатуру и мышь, вы можете скрыть панель задач в процессе взаимодействия с несколькими приложениями, если необходимо.

В следующем примере панель задач отображается для конечного пользователя:

Следующий пример скрывает панель задач:

Это отличается от параметра автоматически скрыть панель задач в режиме планшета, при котором панель задач отражается, когда вы проводите пальцем вверх от нее или перемещаете указатель мыши в нижнюю часть экрана. Параметр ShowTaskbar в значении false всегда будет скрывать панель задач.

KioskModeApp

KioskModeApp используется только для профиля киоска. Введите AUMID для одного приложения. В XML можно указать только один профиль киоска.

Профиль киоска предназначен для устройств с общедоступными киосками. Рекомендуется использовать локализованную учетную запись без администратора. Если устройство подключено к сети вашей компании, использование домена или учетной записи Azure Active Directory потенциально может привести к компрометации конфиденциальной информации.

Configs

В разделе Configs определите, какая учетная запись пользователя будет связана с профилем. Когда эта учетная запись пользователя будет активирована на устройстве, будет применен связанный профиль ограниченного доступа, включая разрешенные приложения, макет начального экрана и конфигурацию панели задач, а также другие локальные групповые политики или политики управления мобильными устройствами (MDM) в процессе взаимодействия с несколькими приложениями.

Полноценный режим ограниченного доступа с несколькими приложениями может работать только для пользователей без прав администратора. Связывание пользователя-администратора с профилем ограниченного доступа не поддерживается; выполнение этого в XML-файле приведет к непредвиденным/неподдерживаемым событиям при входе в систему этого пользователя-администратора.

Configs, которые указывают учетные записи групп, не могут использовать профиль киоска, только профиль блокировки. Если группа настроена на профиль киоска, CSP отклоняет запрос.

Config для учетной записи AutoLogon

При использовании и применении конфигурации к устройству указанная учетная запись (управляется заданным доступом) создается на устройстве в качестве локальной стандартной учетной записи пользователя. Указанная учетная запись автоматически включится после перезапуска.

В следующем примере показано, как указать учетную запись, чтобы войти автоматически.

Начиная с Windows 10 версии 1809, можно настроить имя отображения, которое будет отображаться при в записи пользователя. В следующем примере показано, как создать учетную запись AutoLogon с именем «Hello World».

Когда Exchange active Sync (EAS) ограничения паролей активны на устройстве, функция автологона не работает. Это поведение реализовано намеренно. Дополнительные сведения см. в дополнительных сведениях о том, как включить автоматический логотип в Windows.

Config для отдельных учетных записей

Ограниченный доступ можно настроить с помощью WMI или CSP для запуска приложений от имени учетной записи пользователя домена или учетной записи службы, а не локальной учетной записи. Однако использование учетных записей пользователя домена или учетных записей служб приводит к рискам, что злоумышленник, используя приложение ограниченного доступа, может получить доступ к уязвимым ресурсам домена, которые были случайно оставлены доступными для любой учетной записи домена. Рекомендуется соблюдать осторожность при использовании учетных записей пользователей домена с ограниченным доступом и изучить доменные ресурсы, потенциально подвергаемые риску.

Перед применением конфигурации с несколькими приложениями убедитесь, что указанные учетные записи пользователя доступны на устройстве, в противном случае оно завершится ошибкой.

Для учетных записей домена и Azure AD не требуется, чтобы целевая учетная запись была явно добавлена на целевое устройство. Пока устройство присоединено к AD или Azure AD, учетная запись может быть обнаружена в лесу доменов или клиенте, к которому устройство присоединено. Для локальных учетных записей требуется, чтобы учетная запись существовала до того, как вы настроите учетную запись для ограниченного доступа.

Config для учетных записей групп

Локализованная группа. Укажите тип группы в качестве LocalGroup и поместите имя группы в атрибут Name. Все учетные записи Azure AD, добавленные в локализованную группу, не будут иметь параметры киоска.

Группа доменов. Поддерживаются группы безопасности и рассылки. Укажите тип группы как ActiveDirectoryGroup. Используйте доменное имя в качестве префикса в атрибуте имени.

Группа Azure AD. Используйте групповой объект ID с портала Azure, чтобы однозначно идентифицировать группу в атрибуте Name. ID объекта можно найти на странице обзор группы в «Пользователи и группы > Все группы». Укажите тип группы как AzureActiveDirectoryGroup. Устройство киоска должно иметь подключение к Интернету при входе в группу пользователей.

Если группа Azure AD настроена с профилем блокировки на устройстве, пользователь в группе Azure AD должен изменить пароль (после создания учетной записи с паролем по умолчанию на портале), прежде чем войти на это устройство. Если пользователь использует пароль по умолчанию, чтобы войти на устройство, пользователь будет немедленно подписан.

[Предварительный просмотр] Глобальный профиль

Глобальный профиль добавляется в Windows 10. Есть моменты, когда ИТ-администратор хочет, чтобы всем, кто входил в определенные устройства, назначены пользователи доступа, даже нет специального профиля для этого пользователя, или есть моменты, когда назначенный доступ не может идентифицировать профиль для пользователя, и профиль отката не хочется использовать. Глобальный профиль предназначен для этих сценариев.

Использование показано ниже, с помощью нового пространства имен xml и указания GlobalProfile из этого пространства имен. При настройке GlobalProfile вход учетной записи без администратора, если у этого пользователя нет назначенного профиля в назначенном доступе или назначенный доступ не определяет профиль для текущего пользователя, для пользователя будет применен глобальный профиль.

Добавление XML-файла в пакет подготовки

Прежде чем добавить XML-файл в пакет подготовки, вы можете проверить XML-файл конфигурации в отношении XSD.

Для создания пакета подготовки используйте конструктор конфигураций Windows. Узнайте, как установить конструктор конфигураций Windows.

При создании пакета подготовки вы можете включить конфиденциальную информацию в файлы проекта и в файл пакета подготовки (PPKG). Несмотря на то что у вас есть возможность шифрования PPKG-файла, файлы проекта не шифруются. Файлы проекта следует хранить в надежном месте, если они больше не требуются, их необходимо удалять.

Откройте конструктор конфигураций Windows (по умолчанию %systemdrive%Program Files (x86)Windows Kits10Assessment and Deployment KitImaging and Configuration Designerx86ICD.exe).

Выберите Расширенная подготовка.

Назначьте имя проекту и нажмите кнопку Далее.

Выберите Все выпуски Windows для настольных ПК и нажмите кнопку Далее.

На странице Новый проектнажмите кнопку Готово. Откроется рабочая область для вашего пакета.

Разверните раздел Параметры среды выполнения > AssignedAccess > MultiAppAssignedAccessSettings.

На центральной панели щелкните Обзор, чтобы найти и выбрать XML-файл конфигурации ограниченного доступа, который вы создали.

(Необязательно: если вы хотите применить пакет подготовки после начальной настройки устройства, и на устройстве в режиме терминала уже доступны права пользователя-администратора, пропустите этот шаг). Создание учетной записи администратора в Параметры среды выполнения > Учетные записи > Пользователи. Укажите UserName и парольи задайте параметр UserGroup как Администраторы. С помощью этой учетной записи вы можете просмотреть состояние и журналы подготовки, при необходимости.

(Необязательно: Если у вас уже есть учетная запись без прав администратора на устройстве в режиме терминала, пропустите этот шаг). Создание локальной стандартной учетной записи пользователя в Параметры среды выполнения > Учетные записи > Пользователи. Убедитесь, что UserName совпадает с учетной записью, указанной в XML-файле конфигурации. Задайте параметр UserGroup как обычные пользователи.

В меню Файл выберите команду Сохранить.

В меню Экспорт выберите пункт Пакет подготовки.

Измените значение параметра Владелец на ИТ-администратор, which will set the precedence of this provisioning package higher than provisioning packages applied на this device from other sources, and then select Далее.

Необязательно. В окне Безопасность пакета подготовки можно включить шифрование и подписывание пакета.

Включить шифрование пакета — при выборе этого пункта на экране отобразится автоматически созданный пароль.

Включить подписывание пакета — при выборе этого пункта необходимо выбрать действительный сертификат, который будет использоваться для подписывания пакета. Вы можете указать сертификат, щелкнув Обзор, а затем выбрав сертификат для подписания пакета.

Нажмите кнопку Далее.

Чтобы отменить построение, нажмите кнопку Отмена. Текущий процесс построения будет отменен, мастер закроется и вы вернетесь в раздел Страница настроек.

В случае сбоя построения отобразится сообщение об ошибке со ссылкой на папку проекта. Вы можете просмотреть журналы, чтобы определить, что вызвало ошибку. После устранения проблемы попробуйте выполнить построение пакета еще раз.

В случае успешного построения отобразятся пакет подготовки, выходной каталог и каталог проекта.

Скопируйте пакет подготовки в корневой каталог USB-накопителя.

Применение пакета подготовки к устройству

Пакеты подготовки можно применять к устройствам во время первого запуска (запуск при первом включении компьютера или «OOBE») и после него («в среде выполнения»).

Первоначальная установка с накопителя USB

Начните с открытого на компьютере экрана первого запуска. Если компьютер перешел на другой экран, верните его в исходное состояние, чтобы начать все сначала. Чтобы перезагрузить компьютер, перейдите в раздел Параметры > Обновление и безопасность > Восстановление > Вернуть компьютер в исходное состояние.

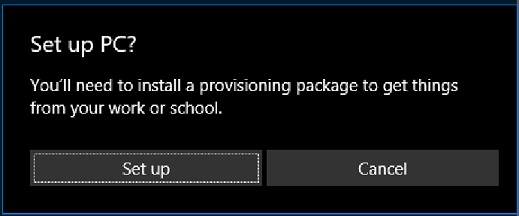

Вставьте USB-накопитель. Программа установки Windows распознает накопитель и спросит о необходимости настройки устройства. Выберите Настройка.

На следующем экране появляется запрос о выборе источника подготовки. Выберите Съемный носитель и коснитесь Далее.

Выберите пакет подготовки (*.ppkg), который вы хотите применить, а затем коснитесь Далее.

Выберите Да, добавить.

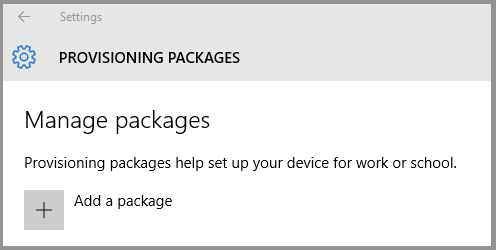

После настройки с накопителя USB, из сетевой папки или с сайта SharePoint

Если пакет подготовки не включает создание учетной записи пользователя с ограниченным доступом, убедитесь, что учетная запись, указанная в XML-файле конфигурации с несколькими приложениями, существует на устройстве.

Использование MDM для развертывания конфигурации с несколькими приложениями

Режим терминала с несколькими приложениями включен с помощью поставщика служб конфигурации (CSP) AssignedAccess. Ваша политика MDM может содержать XML-файл конфигурации ограниченного доступа.

Если устройство зарегистрировано на сервере MDM, который поддерживает применение конфигурации ограниченного доступа, можно использовать его для применения параметра удаленно.

Рекомендации для иммерсивных гарнитур Windows Mixed Reality

С появлением устройств смешанной реальности (ссылка на видео) может потребоваться создать терминал, который позволяет запускать приложения смешанной реальности.

Чтобы создать терминал с несколькими приложениями, который может запускать приложения смешанной реальности, необходимо включить следующие приложения в список AllowedApps:

Они дополняют любые приложения смешанной реальности, которые вы разрешаете.

Перед тем, как пользователь терминала входит в систему: пользователь-администратор должен войти на компьютер, подключить устройство смешанной реальности и завершить настройку для портала смешанной реальности. При первой настройке портала смешанной реальности загружаются некоторые файлы и содержимое. У пользователя терминала не будет разрешений на загрузку, и потому установка портала смешанной реальности потерпит неудачу.

После завершения установки администратором можно выполнить вход под учетной записью терминала и повторить установку. Пользователь-администратор может решить завершить настройку пользователя терминала, прежде чем предоставлять ПК сотрудникам или клиентам.

Существует различие между смешанной реальностью для пользователя терминала и для других пользователей. Как правило, когда пользователь подключает устройство смешанной реальности, оно появляется в смешанной реальности в домашних условиях. Смешанная реальность в домашних условиях — это оболочка, работающая в «тихом» режиме, когда компьютер настроен в режиме терминала. Когда пользователь киоска подключает устройство смешанной реальности, он будет видеть только пустой экран устройства и не будет иметь доступа к компонентам и функциям, доступным в домашних условиях. Для запуска приложения смешанной реальности, пользователь терминала должен запустить приложение с начального экрана ПК.

Политики, заданные конфигурацией терминала с несколькими приложениями

Не рекомендуется задавать политикам, применяемым в режиме ограниченного доступа с несколькими приложениями, разные значения с помощью других каналов, поскольку режим с несколькими приложениями оптимизирован для режима блокировки.

Когда на устройстве применяется конфигурация ограниченного доступа с несколькими приложениями, на уровне системы принудительно применяются определенные политики, влияющие на других пользователей устройства.

Групповая политика

Следующие локальные политики влияют на всех пользователей без прав администратора в системе, независимо от того, настроен ли пользователь как пользователь с ограниченным доступом или нет. Сюда входят локальные пользователи, пользователи домена и пользователи Azure Active Directory.

| Параметр | Значение |

|---|---|

| Запретить доступ в контекстное меню для панели задач | Включен |

| Очистить журнал недавно открывавшихся документов при выходе | Включен |

| Запретить пользователям настраивать начальный экран | Включен |

| Запретить пользователям удалять приложения с начального экрана | Включен |

| Удалить список всех программ из меню «Пуск» | Включен |

| Удалить команду «Выполнить» из меню «Пуск» | Включен |

| Отключить отображение всплывающих уведомлений | Включен |

| Запретить закрепление элементов в списках переходов | Включен |

| Запретить закрепление программ на панели задач | Включен |

| Не отображать и не отслеживать элементы в списках переходов из удаленных расположений | Включен |

| Выключить уведомления и Центр поддержки | Включен |

| Блокировать все параметры панели задач | Включен |

| Закрепить панель задач | Включен |

| Запретить пользователям добавлять или удалять панели инструментов | Включен |

| Запретить изменение размера панели задач | Включен |

| Удалить список часто используемых программ из меню «Пуск» | Включен |

| Удаление «Сетевой диск карты» и «Отключение сетевого диска» | Включен |

| Удалить значок «Безопасность и обслуживание» | Включен |

| Отключить все всплывающие уведомления | Включен |

| Отключить всплывающие уведомления объявлений компонентов | Включен |

| Отключить всплывающие уведомления | Включен |

| Удалить диспетчер задач | Включен |

| Удалить параметр «Изменить пароль» в интерфейсе «Параметры безопасности» | Включен |

| Удалить параметр «Выйти» в интерфейсе «Параметры безопасности» | Включен |

| Удалить список всех программ из меню «Пуск» | Включен — удалить и отключить параметр |

| Запретить доступ к дискам через «Мой компьютер» | Включен — ограничить доступ ко всем дискам |

Если параметр Запретить доступ к дискам через «Мой компьютер» включен, пользователи могут просматривать структуру папок в проводнике, но не могут открывать папки и получать доступ к содержимому. Кроме того, они не могут использовать диалоговое окно Выполнить или диалоговое окно Подключить сетевой диск для просмотра каталогов на этих дисках. Значки, представляющие указанные диски, по-прежнему отображаются в Проводнике файлов, но если пользователи дважды щелкают значки, появляется сообщение, объясняя, что параметр препятствует действию. Этот параметр не запрещает пользователям использовать программы для доступа к локальным и сетевым дискам. Он не запрещает пользователям использовать оснастку «Управление дисками» для просмотра и изменения характеристик диска.

Политика MDM

Некоторые политики MDM на основе поставщика служб конфигурации политики (CSP) применяются ко всем пользователям в системе (т.е., на уровне всей системы).

| Параметр | Значение | На уровне всей системы |

|---|---|---|

| Experience/AllowCortana | 0 — не разрешено | Да |

| Start/AllowPinnedFolderDocuments | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderDownloads | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderFileExplorer | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderHomeGroup | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderMusic | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderNetwork | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderPersonalFolder | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderPictures | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderSettings | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/AllowPinnedFolderVideos | 0 — ярлык скрыт и отключает параметр в приложении «Параметры» | Да |

| Start/DisableContextMenus | 1. Меню Контекста скрыто для приложений Пуск | Нет |

| Start/HidePeopleBar | 1 — true (скрыть) | Нет |

| Start/HideChangeAccountSettings | 1 — true (скрыть) | Да |

| WindowsInkWorkspace/AllowWindowsInkWorkspace | 0 — доступ к рабочей области рукописного ввода отключен и компонент отключен | Да |

| Start/StartLayout | В зависимости от конфигурации | Нет |

| WindowsLogon/DontDisplayNetworkSelectionUI | Да |

Подготовка LNK-файлов с помощью конструктора конфигурации Windows

Затем создайте пакетный файл с двумя командами. Если классическое приложение уже установлено на целевом устройстве, пропустите первую команду для установки с помощью MSI.

В конструкторе конфигурации Windows в разделе ProvisioningCommands > DeviceContext:

Другие методы

Среды, в которой используется WMI, могут использовать поставщика WMI моста MDM для настройки киоска.

Источник

Adblock

detector

Windows 10 и 8.1 изменяют права пользователя на системные файлы и папки (ACL)

Кажется, в Win 8 появилась новая группа пользователей «ВСЕ ПАКЕТЫ ПРИЛОЖЕНИЙ». Кажется, что эта группа по умолчанию имеет разрешение на чтение для всех папок. Однако мое требование — установить некоторые определенные ACL для созданной мной папки. У этой группы в настоящее время нет разрешений на мою папку, и я написал код для добавления разрешений на чтение для «ВСЕХ ПАКЕТОВ ПРИЛОЖЕНИЙ». Я использую VS 2010, а ниже — урезанный фрагмент кода.

SID для «ВСЕХ ПАКЕТОВ ПРИЛОЖЕНИЙ», как указано на http://msdn.microsoft.com/en-us/library/cc980032.aspx, — ALL_APP_PACKAGES (S-1-15-2-1).

Но независимо от того, как и какое значение я передаю в качестве имени доверенного лица, приведенный ниже код не работает. Например, в приведенном ниже коде SetNamedSecurityInfo () не работает с ERROR_INVALID_ACL. Однако, если я использую учетную запись «Администраторы» или «Все», это работает.

Точные разрешения, которые мне нужно назначить, — это «Чтение и выполнение», «Список содержимого папки» и «Чтение».

#include 'stdafx.h' #include 'windows.h' #include 'sddl.h' #include 'Aclapi.h' int _tmain(int argc, _TCHAR* argv[]) { TCHAR pszObjName[MAX_PATH] = L'C:\Program Files\Common Files\Test\'; PACL pOldDACL = NULL, pNewDACL = NULL; PSECURITY_DESCRIPTOR pSD = NULL; EXPLICIT_ACCESS ea; SECURITY_INFORMATION si = DACL_SECURITY_INFORMATION; // Get a pointer to the existing DACL (Conditionaly). DWORD dwRes = GetNamedSecurityInfo(pszObjName, SE_FILE_OBJECT, DACL_SECURITY_INFORMATION, NULL, NULL, &pOldDACL, NULL, &pSD); // Initialize an EXPLICIT_ACCESS structure for the new ACE. ZeroMemory(&ea, sizeof(EXPLICIT_ACCESS)); ea.grfAccessPermissions = STANDARD_RIGHTS_READ; ea.grfAccessMode = SET_ACCESS; ea.grfInheritance= SUB_CONTAINERS_AND_OBJECTS_INHERIT; ea.Trustee.TrusteeForm = TRUSTEE_IS_SID; // ea.Trustee.TrusteeType = TRUSTEE_IS_GROUP; // Should I be using SID (S-1-15-2-1) (SetEntriesInAcl() fails) or 'ALL_APP_PACKAGES' (SetEntriesInAcl() passes but SetNamedSecurityInfo() fails) //If I use 'Administrators' or 'Everyone' as Trustee Name then it works fine but not with 'ALL APPLICATION PACKAGES' ea.Trustee.ptstrName = _T(' ALL_APP_PACKAGES'); // Create a new ACL that merges the new ACE into the existing DACL. dwRes = SetEntriesInAcl(1, &ea, pOldDACL, &pNewDACL); if(ERROR_SUCCESS != dwRes) goto Cleanup; // Attach the new ACL as the object's DACL. dwRes = SetNamedSecurityInfo(pszObjName, SE_FILE_OBJECT, si, NULL, NULL, pNewDACL, NULL); if(ERROR_SUCCESS != dwRes) goto Cleanup; Cleanup: if(pSD != NULL) LocalFree((HLOCAL) pSD); if(pNewDACL != NULL) LocalFree((HLOCAL) pNewDACL); return dwRes; } Попробуйте настроить таким образом структуру Доверительного управляющего. Меня устраивает.

ea.Trustee.TrusteeForm = TRUSTEE_IS_NAME; ea.Trustee.TrusteeType = TRUSTEE_IS_WELL_KNOWN_GROUP; ea.Trustee.ptstrName = L'ALL APPLICATION PACKAGES'; Точные разрешения, которые мне нужно назначить, это «Чтение и выполнение», «Список содержимого папки» и «Чтение».

ea.grfAccessPermissions = GENERIC_READ | GENERIC_EXECUTE; вместо того

ea.grfAccessPermissions = STANDARD_RIGHTS_READ; Также это, вероятно, не сработает, если имя группы локализовано:

ea.Trustee.TrusteeForm = TRUSTEE_IS_NAME; ea.Trustee.TrusteeType = TRUSTEE_IS_WELL_KNOWN_GROUP; ea.Trustee.ptstrName = L'ALL APPLICATION PACKAGES'; Эта часть будет:

// Allocate enough memory for the largest possible SID. PSID TheSID = NULL; DWORD SidSize = SECURITY_MAX_SID_SIZE; if (!(TheSID = LocalAlloc(LMEM_FIXED, SidSize))) goto Cleanup; // Create a SID for the Everyone group on the local computer. if (!CreateWellKnownSid(WinBuiltinAnyPackageSid, NULL, TheSID, &SidSize)) goto Cleanup; // Initialize an EXPLICIT_ACCESS structure for the new ACE. ZeroMemory(&ea, sizeof(EXPLICIT_ACCESS)); ea.grfAccessPermissions = GENERIC_READ | GENERIC_EXECUTE; ea.grfAccessMode = SET_ACCESS; ea.grfInheritance = SUB_CONTAINERS_AND_OBJECTS_INHERIT; ea.Trustee.TrusteeForm = TRUSTEE_IS_SID; ea.Trustee.TrusteeType = TRUSTEE_IS_WELL_KNOWN_GROUP; ea.Trustee.ptstrName = (LPWSTR)TheSID; Tweet

Share

Link

Plus

Send

Send

Pin

Привет, друзья. Продолжаем уходить от «рекомендуемых настроек» безопасности Windows10. Только что установленная (или обновленная) «десятка» иногда любит удивлять пользователей возникающими неудобствами.

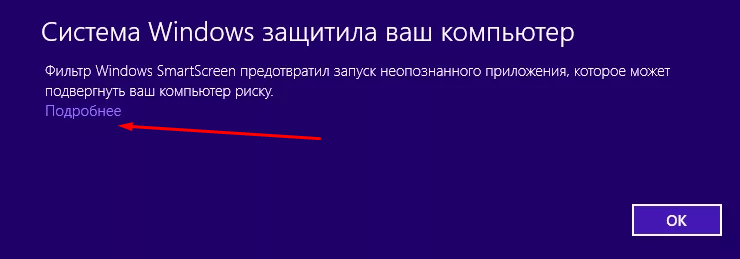

Довольно частая проблема — система блокирует установку некоторых программ и приложений, которые кажутся ей потенциально опасными.

Параметры легко и быстро изменяются, нет ничего сложного. Предполагается, что на компьютере с антивирусом все в порядке и его фильтры настроены правильно. Обычно вредоносное ПО хороший антивирус удаляет в карантин сразу.

Но если у вас в антивирусной программе запрещен запуск неизвестных программ, то сначала разбираемся с антивирусом, далее читаем материал.

Содержание

- Windows 10 блокирует установку программ издатель неизвестен или по цифровой подписи, решение проблемы

- Windows 10 блокирует установку программ из интернета, с диска HDD

Microsoft заключает договоры с издателями программного обеспечения, если считает их надежными. Надежность подтверждается цифровой подписью. При установке программы система проверяет наличие сертификата цифровой подписи в своих базах и если он отсутствует в базе то издатель «неизвестен» или подпись недействительна.

Делается это в целях безопасности, но в действительности многие издатели оборудования не заморачиваются цифровыми подписями. Рекомендуемые настройки иногда блокируют установку и запуск программ, например, если включен максимальный контроль учетных записей.

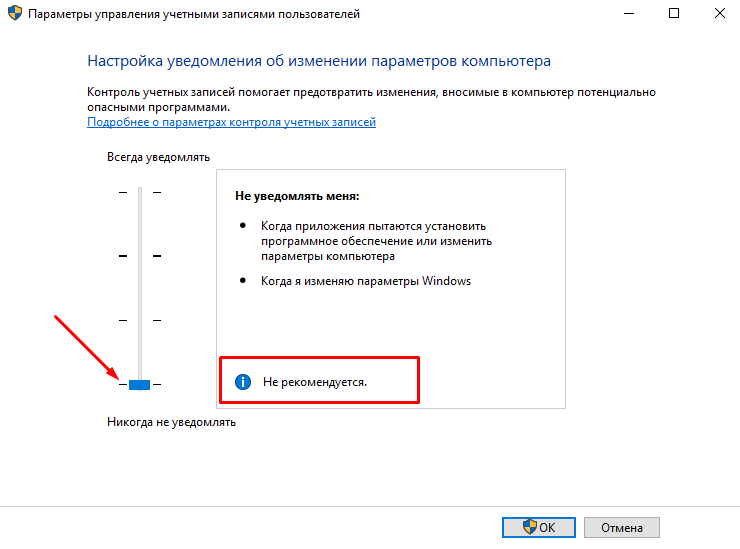

Windows 10 блокирует установку программ — отключаем контроль учетных записей

При запуске программы от имени администратора появляется окно с запросом на разрешение запуска, а ниже в «Подробно» есть ссылка «Настройка записей таких уведомлений». Нужно отключить эту настройку на самый нижний уровень:

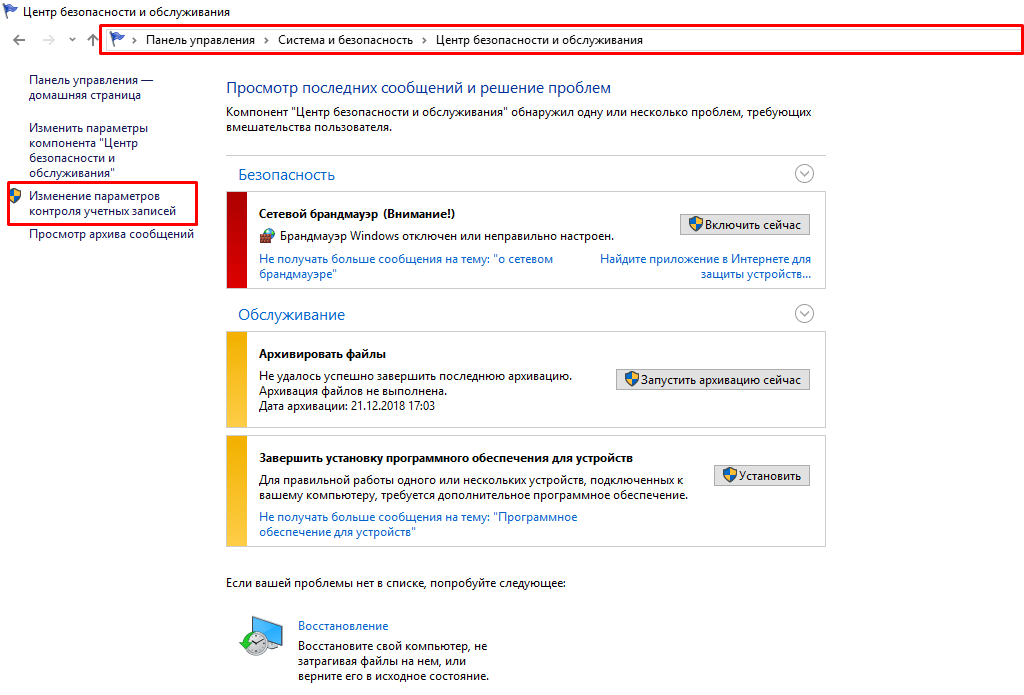

Можно пойти по другому пути «Панель управления» — «Система и безопасность»- «Центр безопасности и обслуживания»:

С каждым годом проблемных программ становиться все меньше и эта настройка в большинстве случаев проблему снимает. Однако ее не стоит отключать совсем, один раз выключение надолго контроля учетных записей сильно меня подвело. Я уже рассказывал о том как поймал вирус шифровальщик, специально отключив эту настройку.

Так что будьте внимательны при отключении настроек безопасности — они в ряде случаев мне реально помогали.

Windows 10 блокирует установку программ из интернета, с диска HDD

Наиболее частая проблема у пользователей «десятки» возникает при установке программ скаченных из интернета. Встроенный в систему браузер Microsoft Edge имеет свой фильтр SmsrtScreen и когда пользователь запускает в нём исполняемый файл, этот фильтр блокирует его.

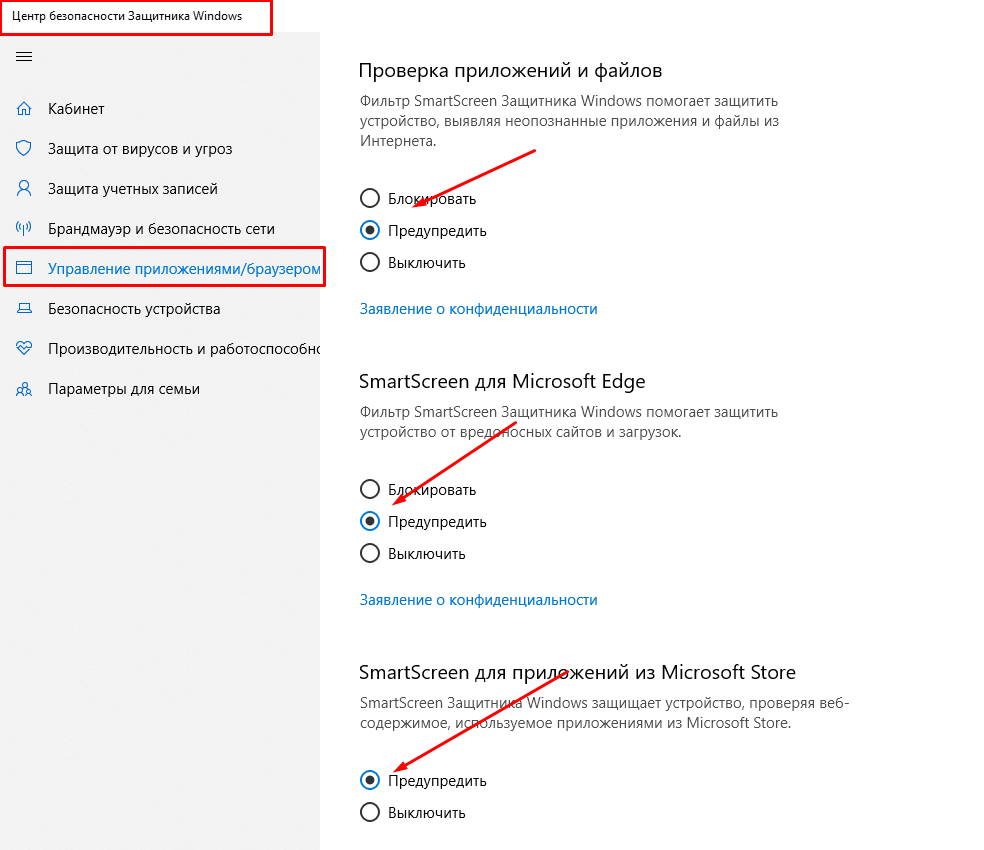

Отключаем в настройках «Центра безопасности защитника Windows» этот фильтр с самого строгого режима на средний:

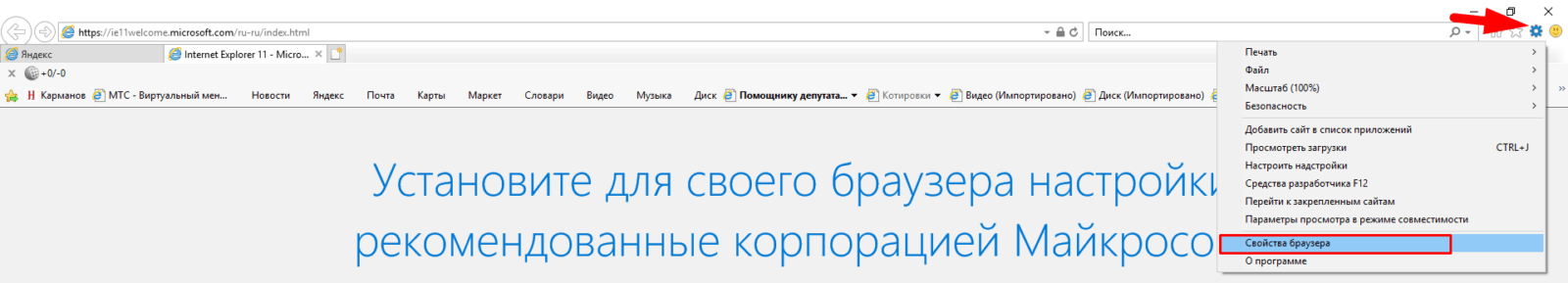

Для поклонников «легких» браузеров будет так же не лишним пройтись по настройкам Internet Explorer, некоторые важные настройки безопасности берутся из него:

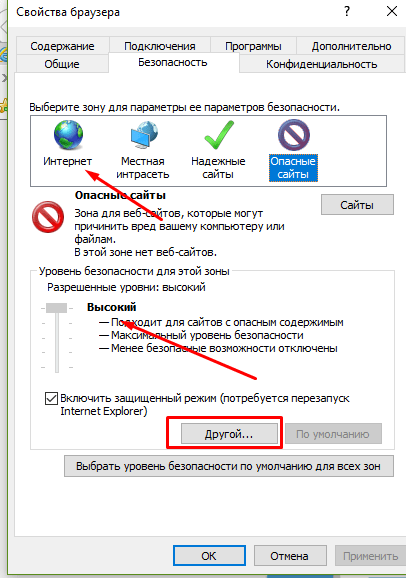

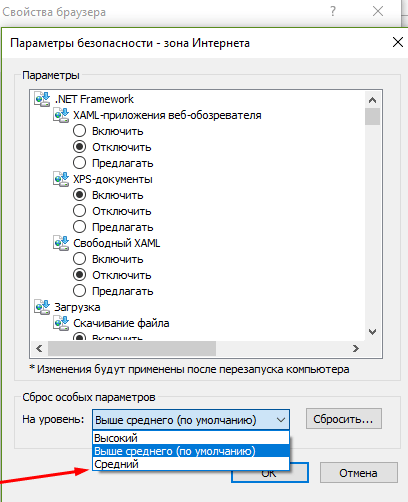

Возможно, у вас для Интернета выставлен высший уровень защиты (как у опасных сайтов):

Нужно в этом случае переключить его на средний или пока отключить на самый низкий уровень:

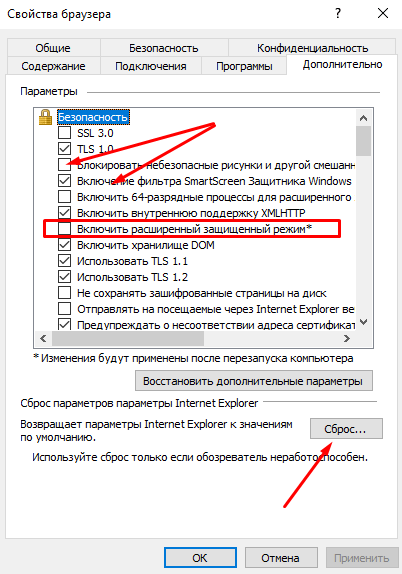

Во вкладке «Дополнительно» так же может найтись решение проблемы — можно сбросить настройки на рекомендуемые или снять галочки:

Еще можно попробовать при загрузке нажимать F7 или F8 пока не попадете в «меню восстановления». Быстро войти в него помогает выключение компьтера в момент загрузки. В появившимся окне выберите режим загрузки компьтера «Отключить обязательную проверку подписи драйверов»:

Удачи!