-

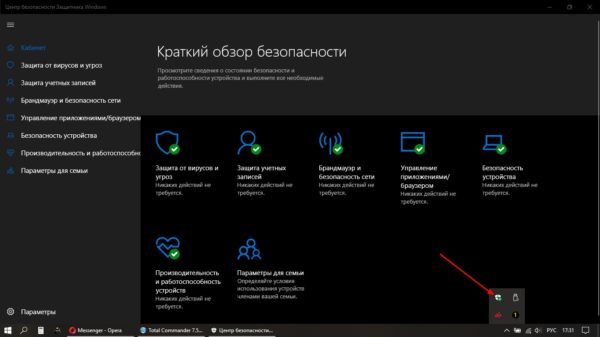

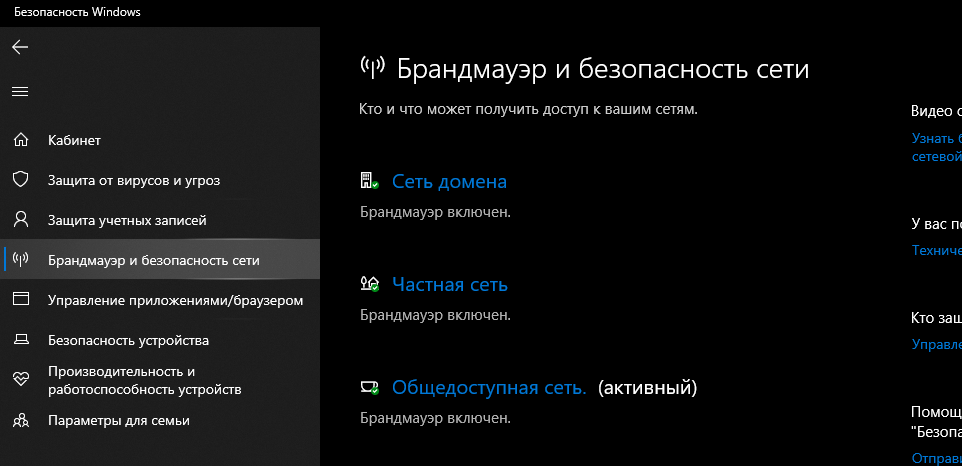

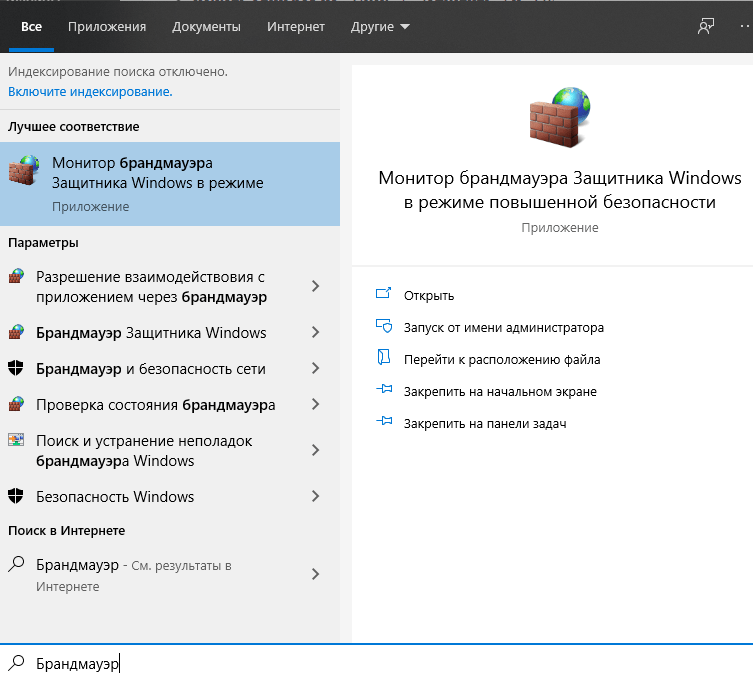

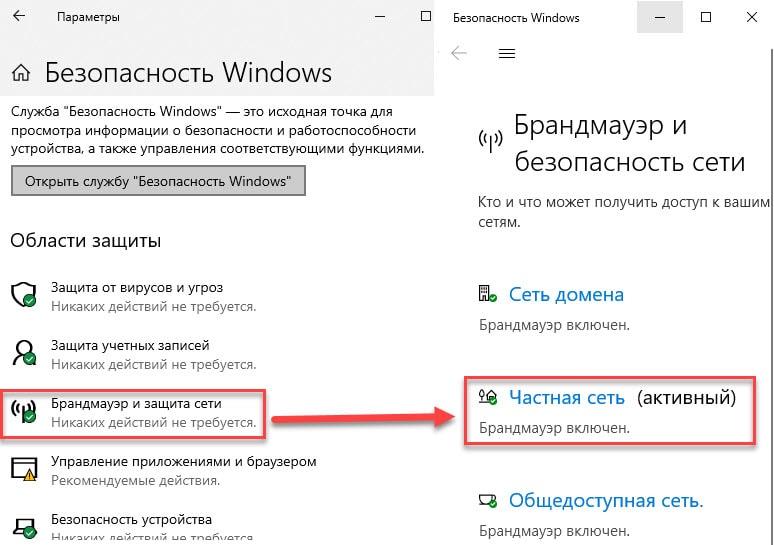

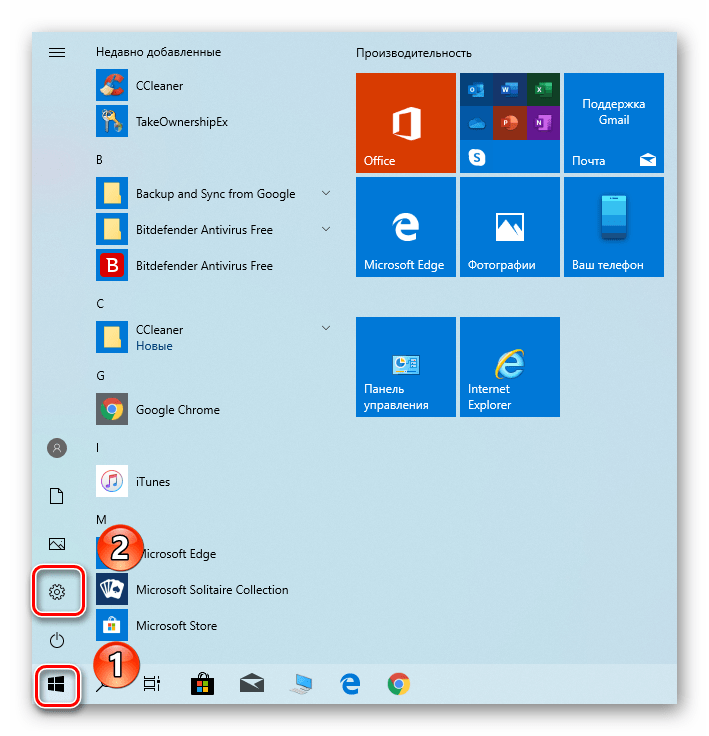

Нажмите Пуск и откройте Параметры . В разделе Конфиденциальность и защита выберите Безопасность Windows > Брандмауэр и защита сети. Открыть параметры службы «Безопасность Windows»

-

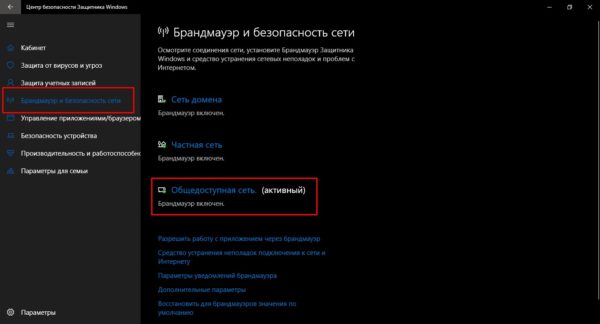

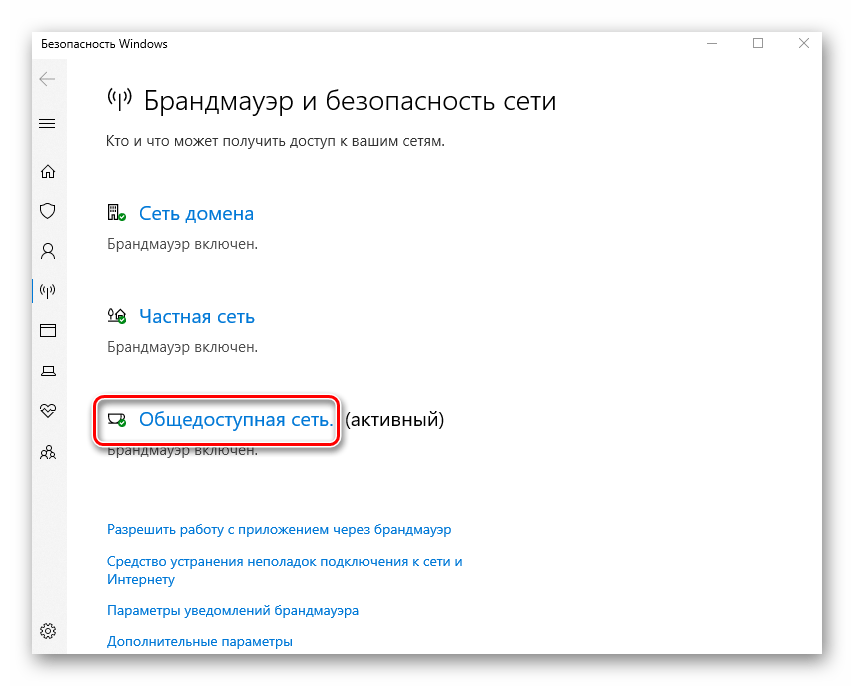

Выберите профиль сети: Сеть домена, Частная сеть или Общедоступная сеть.

-

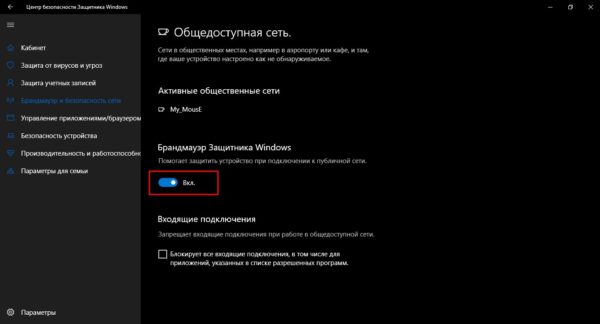

В разделе Брандмауэр Microsoft Defender установите для параметра значение Вкл. Если ваше устройство подключено к сети, настройки сетевой политики могут помешать вам выполнить эти шаги. За дополнительными сведениями обратитесь к администратору.

-

Для выключения переключите этот параметр в положение Выкл. Отключение брандмауэра Microsoft Defender может сделать ваше устройство (и сеть, если таковая имеется) более уязвимым для несанкционированного доступа. Если нужно использовать блокируемое приложение, вы можете разрешить его использование через брандмауэр вместо отключения самого брандмауэра.

-

Нажмите кнопку Пуск и выберите Параметры > Обновление и безопасность > Безопасность Windows > Брандмауэр и защита сети. Открыть параметры службы «Безопасность Windows»

-

Выберите профиль сети: Сеть домена, Частная сеть или Общедоступная сеть.

-

В разделе Брандмауэр Microsoft Defender установите для параметра значение Вкл. Если ваше устройство подключено к сети, настройки сетевой политики могут помешать вам выполнить эти шаги. За дополнительными сведениями обратитесь к администратору.

-

Для выключения переключите этот параметр в положение Выкл. Отключение брандмауэра Microsoft Defender может сделать ваше устройство (и сеть, если таковая имеется) более уязвимым для несанкционированного доступа. Если нужно использовать блокируемое приложение, вы можете разрешить его использование через брандмауэр вместо отключения самого брандмауэра.

From Wikipedia, the free encyclopedia

Windows Defender Firewall in Windows 10 Fall Creators Update, reporting firewall is turned off. |

|

| Other names | Microsoft Defender Firewall Windows Defender Firewall Internet Connection Firewall |

|---|---|

| Developer(s) | Microsoft |

| Operating system |

|

| Service name | MpsSvc |

| Type | Personal firewall |

Windows Firewall (officially called Microsoft Defender Firewall in Windows 10 version 2004 and later) is a firewall component of Microsoft Windows. It was first included in Windows XP SP2 and Windows Server 2003 SP1. Before the release of Windows XP Service Pack 2, it was known as the «Internet Connection Firewall.»

Overview[edit]

When Windows XP was originally shipped in October 2001, it included a limited firewall called «Internet Connection Firewall». It was disabled by default due to concerns with backward compatibility, and the configuration screens were buried away in network configuration screens that many users never looked at. As a result, it was rarely used. In mid-2003, the Blaster worm attacked a large number of Windows machines, taking advantage of flaws in the RPC Windows service.[1][dead link] Several months later, the Sasser worm did something similar. The ongoing prevalence of these worms through 2004 resulted in unpatched machines being infected within a matter of minutes.[1] Because of these incidents, as well as other criticisms that Microsoft was not being active in protecting customers from threats, Microsoft decided to significantly improve both the functionality and the interface of Windows XP’s built-in firewall, rebrand it as Windows Firewall,[2] and switched it on by default since Windows XP SP2.

One of three profiles is activated automatically for each network interface:[3]

- Public assumes that the network is shared with the World and is the most restrictive profile.

- Private assumes that the network is isolated from the Internet and allows more inbound connections than public. A network is never assumed to be private unless designated as such by a local administrator.

- Domain profile is the least restrictive. It allows more inbound connections to allow for file sharing etc. The domain profile is selected automatically when connected to a network with a domain trusted by the local computer.

Security log capabilities are included, which can record IP addresses and other data relating to connections originating from the home or office network or the Internet. It can record both dropped packets and successful connections. This can be used, for instance, to track every time a computer on the network connects to a website. This security log is not enabled by default; the administrator must enable it.[4]

Windows Firewall can be controlled/configured through a COM object-oriented API, scriptable through the netsh command,[5] through the GUI administration tool[6] or centrally through group policies.[7] All features are available regardless of how it is configured.

Versions[edit]

Windows Neptune[edit]

In the unreleased Windows Neptune, the firewall was introduced[citation needed]. It is similar to the one found in Windows XP.[8]

Windows XP[edit]

Windows Firewall was first introduced as part of Windows XP Service Pack 2. Every type of network connection, whether it is wired, wireless, VPN, or even FireWire, has the firewall enabled by default, with some built-in exceptions to allow connections from machines on the local network. It also fixed a problem whereby the firewall policies would not be enabled on a network connection until several seconds after the connection itself was created, thereby creating a window of vulnerability.[9] A number of additions were made to Group Policy, so that Windows system administrators could configure the Windows Firewall product on a company-wide level. XP’s Windows Firewall cannot block outbound connections; it is only capable of blocking inbound ones.

Windows Firewall turned out to be one of the two most significant reasons (the other being DCOM activation security)[10] that many corporations did not upgrade to Service Pack 2 in a timely fashion. Around the time of SP2’s release, a number of Internet sites were reporting significant application compatibility issues, though the majority of those ended up being nothing more than ports that needed to be opened on the firewall so that components of distributed systems (typically backup and antivirus solutions) could communicate.

Windows Firewall added IPv6, which was not supported by its predecessor, Internet Connection Firewall.[11]

Windows Vista[edit]

Windows Vista improved the firewall to address a number of concerns around the flexibility of Windows Firewall in a corporate environment:[12]

- The firewall is based on the Windows Filtering Platform.

- A new management console snap-in named Windows Firewall with Advanced Security which provides access to many advanced options, and enables remote administration. This can be accessed via Start -> Control Panel -> Administrative Tools -> Windows Firewall with Advanced Security, or by running «wf.msc»

- Outbound packet filtering, reflecting increasing concerns about spyware and viruses that attempt to «phone home». Outbound rules are configured using the management console. Notifications are not shown however for outbound connections.

- With the advanced packet filter, rules can also be specified for source and destination IP addresses and port ranges.

- Rules can be configured for services by its service name chosen by a list, without needing to specify the full path file name.

- IPsec is fully integrated, allowing connections to be allowed or denied based on security certificates, Kerberos authentication, etc. Encryption can also be required for any kind of connection.

- Improved interface for managing separate firewall profiles. Ability to have three separate firewall profiles for when computers are domain-joined, connected to a private network, or connected to a public network (XP SP2 supports two profiles—domain-joined and standard). Support for the creation of rules for enforcing server and domain isolation policies.

Windows Server 2008 and Windows 7[edit]

Windows Server 2008 contains the same firewall as Windows Vista. The firewall in Windows Server 2008 R2 and Windows 7 contains some improvements, such as multiple active profiles.[13]

Windows 10[edit]

Changes to this component in Windows 10 are:

- The change of name that occurred in the September 2017 update, known as the Fall Creators Update (codename Redstone 3).

- Firewall service (mpssvc) cannot be stopped anymore.

See also[edit]

- List of Microsoft Windows components

- Security and safety features new to Windows Vista

- Personal firewall

- Comparison of firewalls

References[edit]

- ^ Lemos, Robert (August 17, 2004). «Study: Unpatched PCs compromised in 20 minutes». CNET. CBS Interactive.

- ^ «Troubleshooting Windows Firewall settings in Windows XP Service Pack 2». Support. Microsoft. October 19, 2004. Archived from the original on October 20, 2004.

- ^ «Network Location Awareness». TechNet. Microsoft. November 2, 2007.

- ^ «Internet Connection Firewall security log». TechNet. Microsoft. January 21, 2005. Archived from the original on November 10, 2008.

- ^ «Appendix B: Netsh Command Syntax for the Netsh Firewall Context». TechNet. Microsoft. December 17, 2004.

- ^ «User Interface: Windows Firewall with Advanced Security». TechNet. Microsoft. January 20, 2009.

- ^ «Deploying Windows Firewall Settings With Group Policy». TechNet. Microsoft. December 17, 2004.

- ^ «Windows Firewall». Windows. Microsoft. Archived from the original on June 11, 2011. Retrieved 2015-11-30.

- ^ «Manually Configuring Windows Firewall in Windows XP Service Pack 2». TechNet. Microsoft. February 2004.

- ^ «Deploying Windows XP Service Pack 2 using Software Update Services». TechNet. Microsoft. August 18, 2004.

Factors to consider when using SUS to deploy Windows XP SP2

- ^ «To configure IPv6 Internet Connection Firewall». TechNet. Microsoft. February 2, 2006.

- ^ «The New Windows Firewall in Windows Vista and Windows Server 2008». TechNet. Microsoft. January 2006.

- ^ «What’s New in Windows Firewall with Advanced Security». TechNet. Microsoft. October 26, 2009.

Notes[edit]

- ^ These multiple vulnerabilities were fixed by Microsoft over the course of several months; Microsoft security bulletins MS03-026, MS03-039, and MS04-012 cover this in more detail.

External links[edit]

- Windows Firewall with Advanced Security on Microsoft TechNet

From Wikipedia, the free encyclopedia

Windows Defender Firewall in Windows 10 Fall Creators Update, reporting firewall is turned off. |

|

| Other names | Microsoft Defender Firewall Windows Defender Firewall Internet Connection Firewall |

|---|---|

| Developer(s) | Microsoft |

| Operating system |

|

| Service name | MpsSvc |

| Type | Personal firewall |

Windows Firewall (officially called Microsoft Defender Firewall in Windows 10 version 2004 and later) is a firewall component of Microsoft Windows. It was first included in Windows XP SP2 and Windows Server 2003 SP1. Before the release of Windows XP Service Pack 2, it was known as the «Internet Connection Firewall.»

Overview[edit]

When Windows XP was originally shipped in October 2001, it included a limited firewall called «Internet Connection Firewall». It was disabled by default due to concerns with backward compatibility, and the configuration screens were buried away in network configuration screens that many users never looked at. As a result, it was rarely used. In mid-2003, the Blaster worm attacked a large number of Windows machines, taking advantage of flaws in the RPC Windows service.[1][dead link] Several months later, the Sasser worm did something similar. The ongoing prevalence of these worms through 2004 resulted in unpatched machines being infected within a matter of minutes.[1] Because of these incidents, as well as other criticisms that Microsoft was not being active in protecting customers from threats, Microsoft decided to significantly improve both the functionality and the interface of Windows XP’s built-in firewall, rebrand it as Windows Firewall,[2] and switched it on by default since Windows XP SP2.

One of three profiles is activated automatically for each network interface:[3]

- Public assumes that the network is shared with the World and is the most restrictive profile.

- Private assumes that the network is isolated from the Internet and allows more inbound connections than public. A network is never assumed to be private unless designated as such by a local administrator.

- Domain profile is the least restrictive. It allows more inbound connections to allow for file sharing etc. The domain profile is selected automatically when connected to a network with a domain trusted by the local computer.

Security log capabilities are included, which can record IP addresses and other data relating to connections originating from the home or office network or the Internet. It can record both dropped packets and successful connections. This can be used, for instance, to track every time a computer on the network connects to a website. This security log is not enabled by default; the administrator must enable it.[4]

Windows Firewall can be controlled/configured through a COM object-oriented API, scriptable through the netsh command,[5] through the GUI administration tool[6] or centrally through group policies.[7] All features are available regardless of how it is configured.

Versions[edit]

Windows Neptune[edit]

In the unreleased Windows Neptune, the firewall was introduced[citation needed]. It is similar to the one found in Windows XP.[8]

Windows XP[edit]

Windows Firewall was first introduced as part of Windows XP Service Pack 2. Every type of network connection, whether it is wired, wireless, VPN, or even FireWire, has the firewall enabled by default, with some built-in exceptions to allow connections from machines on the local network. It also fixed a problem whereby the firewall policies would not be enabled on a network connection until several seconds after the connection itself was created, thereby creating a window of vulnerability.[9] A number of additions were made to Group Policy, so that Windows system administrators could configure the Windows Firewall product on a company-wide level. XP’s Windows Firewall cannot block outbound connections; it is only capable of blocking inbound ones.

Windows Firewall turned out to be one of the two most significant reasons (the other being DCOM activation security)[10] that many corporations did not upgrade to Service Pack 2 in a timely fashion. Around the time of SP2’s release, a number of Internet sites were reporting significant application compatibility issues, though the majority of those ended up being nothing more than ports that needed to be opened on the firewall so that components of distributed systems (typically backup and antivirus solutions) could communicate.

Windows Firewall added IPv6, which was not supported by its predecessor, Internet Connection Firewall.[11]

Windows Vista[edit]

Windows Vista improved the firewall to address a number of concerns around the flexibility of Windows Firewall in a corporate environment:[12]

- The firewall is based on the Windows Filtering Platform.

- A new management console snap-in named Windows Firewall with Advanced Security which provides access to many advanced options, and enables remote administration. This can be accessed via Start -> Control Panel -> Administrative Tools -> Windows Firewall with Advanced Security, or by running «wf.msc»

- Outbound packet filtering, reflecting increasing concerns about spyware and viruses that attempt to «phone home». Outbound rules are configured using the management console. Notifications are not shown however for outbound connections.

- With the advanced packet filter, rules can also be specified for source and destination IP addresses and port ranges.

- Rules can be configured for services by its service name chosen by a list, without needing to specify the full path file name.

- IPsec is fully integrated, allowing connections to be allowed or denied based on security certificates, Kerberos authentication, etc. Encryption can also be required for any kind of connection.

- Improved interface for managing separate firewall profiles. Ability to have three separate firewall profiles for when computers are domain-joined, connected to a private network, or connected to a public network (XP SP2 supports two profiles—domain-joined and standard). Support for the creation of rules for enforcing server and domain isolation policies.

Windows Server 2008 and Windows 7[edit]

Windows Server 2008 contains the same firewall as Windows Vista. The firewall in Windows Server 2008 R2 and Windows 7 contains some improvements, such as multiple active profiles.[13]

Windows 10[edit]

Changes to this component in Windows 10 are:

- The change of name that occurred in the September 2017 update, known as the Fall Creators Update (codename Redstone 3).

- Firewall service (mpssvc) cannot be stopped anymore.

See also[edit]

- List of Microsoft Windows components

- Security and safety features new to Windows Vista

- Personal firewall

- Comparison of firewalls

References[edit]

- ^ Lemos, Robert (August 17, 2004). «Study: Unpatched PCs compromised in 20 minutes». CNET. CBS Interactive.

- ^ «Troubleshooting Windows Firewall settings in Windows XP Service Pack 2». Support. Microsoft. October 19, 2004. Archived from the original on October 20, 2004.

- ^ «Network Location Awareness». TechNet. Microsoft. November 2, 2007.

- ^ «Internet Connection Firewall security log». TechNet. Microsoft. January 21, 2005. Archived from the original on November 10, 2008.

- ^ «Appendix B: Netsh Command Syntax for the Netsh Firewall Context». TechNet. Microsoft. December 17, 2004.

- ^ «User Interface: Windows Firewall with Advanced Security». TechNet. Microsoft. January 20, 2009.

- ^ «Deploying Windows Firewall Settings With Group Policy». TechNet. Microsoft. December 17, 2004.

- ^ «Windows Firewall». Windows. Microsoft. Archived from the original on June 11, 2011. Retrieved 2015-11-30.

- ^ «Manually Configuring Windows Firewall in Windows XP Service Pack 2». TechNet. Microsoft. February 2004.

- ^ «Deploying Windows XP Service Pack 2 using Software Update Services». TechNet. Microsoft. August 18, 2004.

Factors to consider when using SUS to deploy Windows XP SP2

- ^ «To configure IPv6 Internet Connection Firewall». TechNet. Microsoft. February 2, 2006.

- ^ «The New Windows Firewall in Windows Vista and Windows Server 2008». TechNet. Microsoft. January 2006.

- ^ «What’s New in Windows Firewall with Advanced Security». TechNet. Microsoft. October 26, 2009.

Notes[edit]

- ^ These multiple vulnerabilities were fixed by Microsoft over the course of several months; Microsoft security bulletins MS03-026, MS03-039, and MS04-012 cover this in more detail.

External links[edit]

- Windows Firewall with Advanced Security on Microsoft TechNet

-

Нажмите Пуск и откройте Параметры . В разделе Конфиденциальность и защита выберите Безопасность Windows > Брандмауэр и защита сети. Открыть параметры службы «Безопасность Windows»

-

Выберите профиль сети: Сеть домена, Частная сеть или Общедоступная сеть.

-

В разделе Брандмауэр Microsoft Defender установите для параметра значение Вкл. Если ваше устройство подключено к сети, настройки сетевой политики могут помешать вам выполнить эти шаги. За дополнительными сведениями обратитесь к администратору.

-

Для выключения переключите этот параметр в положение Выкл. Отключение брандмауэра Microsoft Defender может сделать ваше устройство (и сеть, если таковая имеется) более уязвимым для несанкционированного доступа. Если нужно использовать блокируемое приложение, вы можете разрешить его использование через брандмауэр вместо отключения самого брандмауэра.

-

Нажмите кнопку Пуск и выберите Параметры > Обновление и безопасность > Безопасность Windows > Брандмауэр и защита сети. Открыть параметры службы «Безопасность Windows»

-

Выберите профиль сети: Сеть домена, Частная сеть или Общедоступная сеть.

-

В разделе Брандмауэр Microsoft Defender установите для параметра значение Вкл. Если ваше устройство подключено к сети, настройки сетевой политики могут помешать вам выполнить эти шаги. За дополнительными сведениями обратитесь к администратору.

-

Для выключения переключите этот параметр в положение Выкл. Отключение брандмауэра Microsoft Defender может сделать ваше устройство (и сеть, если таковая имеется) более уязвимым для несанкционированного доступа. Если нужно использовать блокируемое приложение, вы можете разрешить его использование через брандмауэр вместо отключения самого брандмауэра.

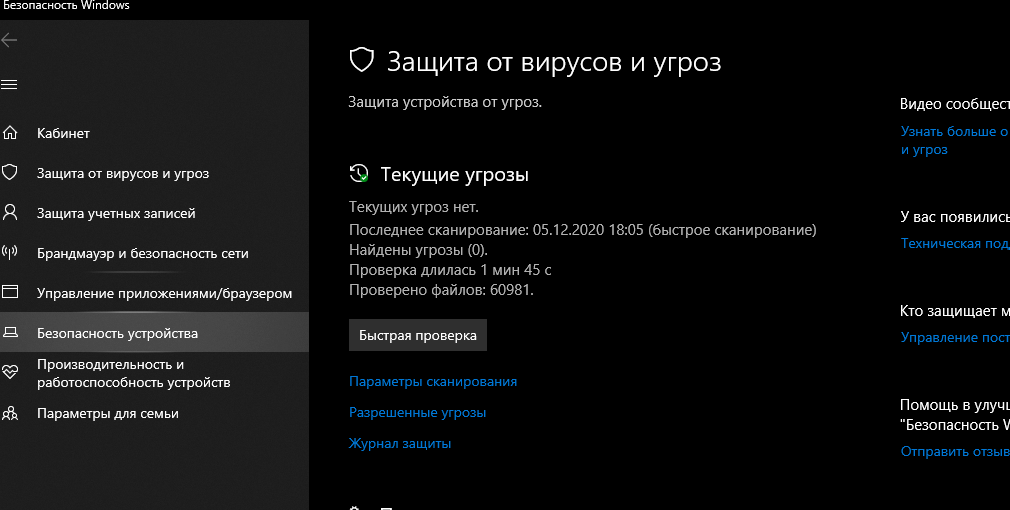

Операционная система Windows гарантирует сохранность данных при определённых условиях. Основное из них — это использование стандартных средств по защите ПК: утилиты «Защитник Windows» и встроенный файервол «Брандмауэр защитника». Вторая утилита особенно важна, так как защищает ПК от разных сетевых угроз.

Что такое брандмауэр, зачем он нужен

Брандма́уэр Windows — встроенный в Microsoft Windows межсетевой экран. Появился в Windows XP SP2. Одним из отличий от предшественника (Internet Connection Firewall) является контроль доступа программ в сеть. Брандмауэр Windows является частью Центра обеспечения безопасности Windows.

Брандмауэр — это специальная среда защиты Windows от внешних угроз. Он предотвращает внедрение в систему вредоносных кодов и вирусов, а также блокирует потенциально опасные соединения программ с непроверенными серверами. Особенно важно иметь работающий файервол для корпоративных сетей и серверов. Для домашних ПК необходимость в брандмауэре значительно уменьшается, однако отключать его надолго всё же не рекомендуется.

Включение и отключение вшитого файервола можно произвести в нескольких интерфейсах управления системы, потому у каждого пользователя будет способ на свой вкус. Всего есть четыре официальных инструмента для управления брандмауэром:

- «Панель управления»;

- терминал командной строки;

- среда служб Windows;

- реестр операционной системы;

- через управление вшитым антивирусом «Защитник Windows».

В каждом из вышеупомянутых инструментов можно полностью отключить или включить файервол.

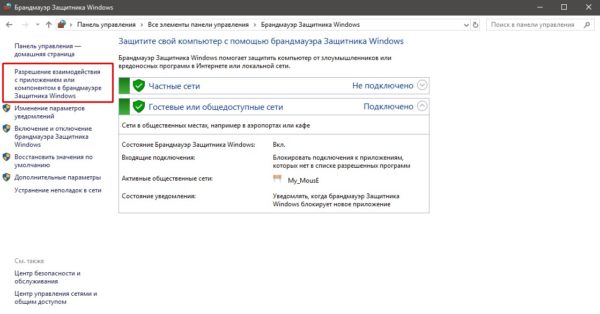

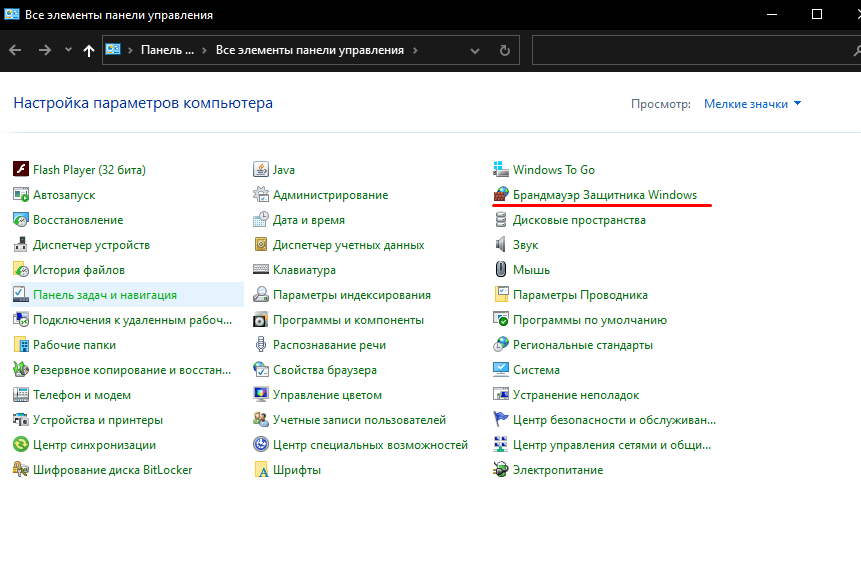

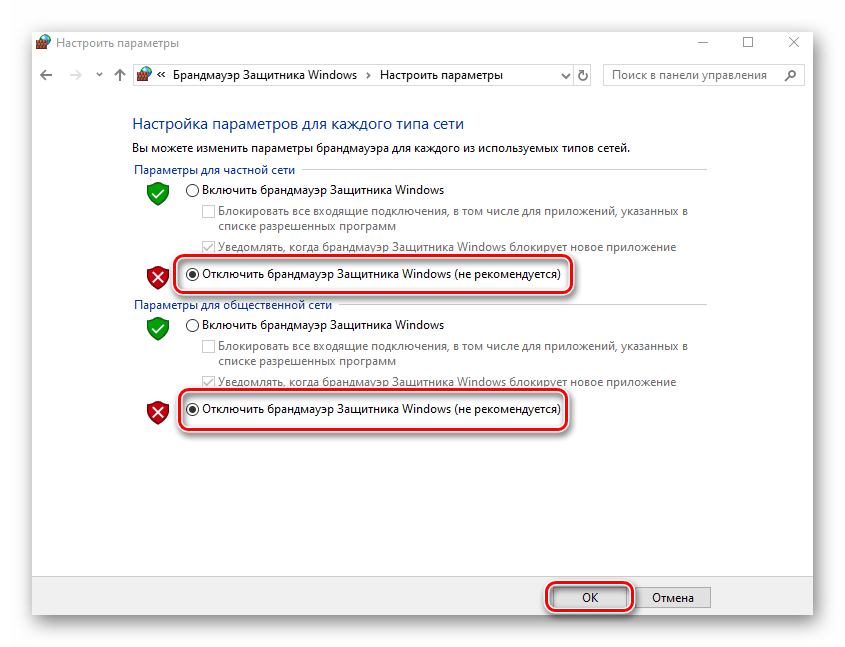

Через «Панель управления»

«Панель управления» — это важный узел настройки компонентов Windows. Брандмауэр входит в этот перечень, потому отключение можно провести в среде управления компьютером.

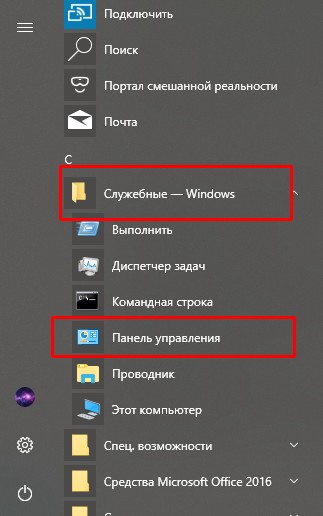

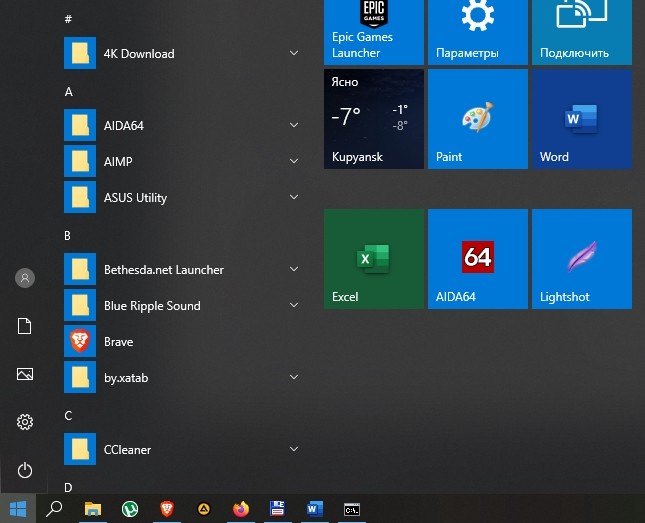

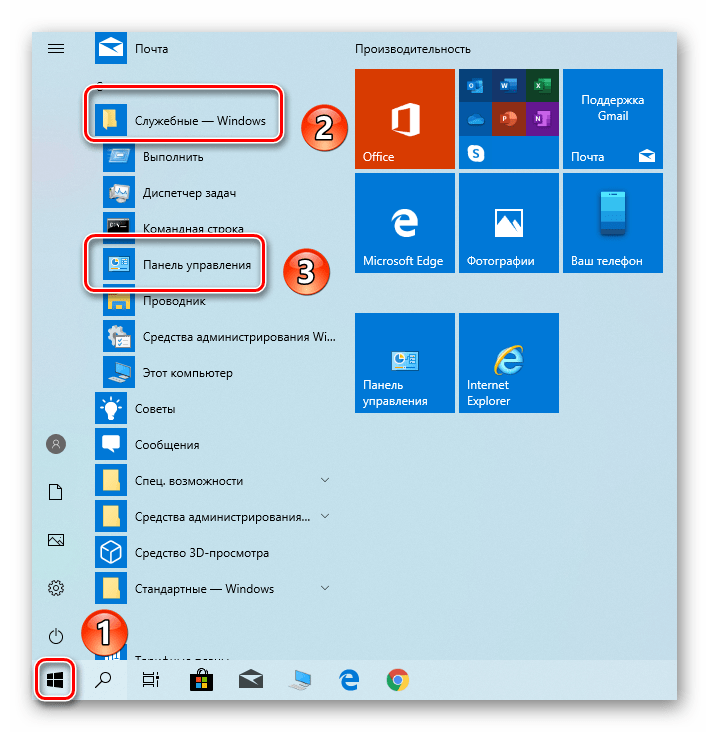

- В меню «Пуск» открываем папку «Служебные», а в ней щёлкаем по пункту «Панель управления».

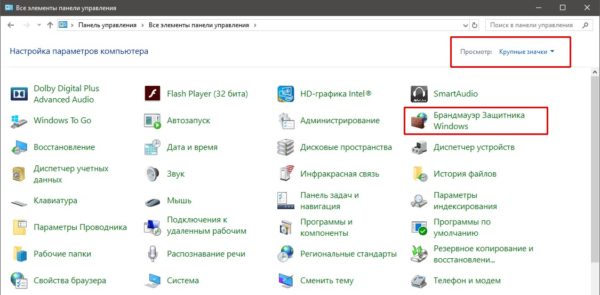

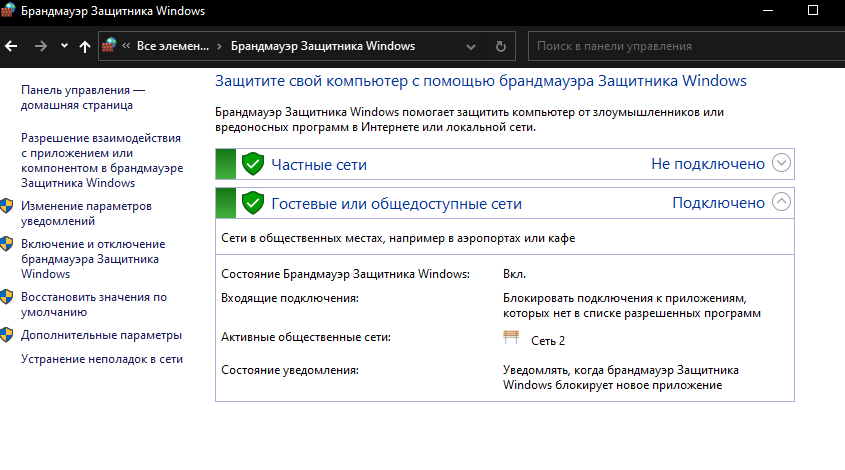

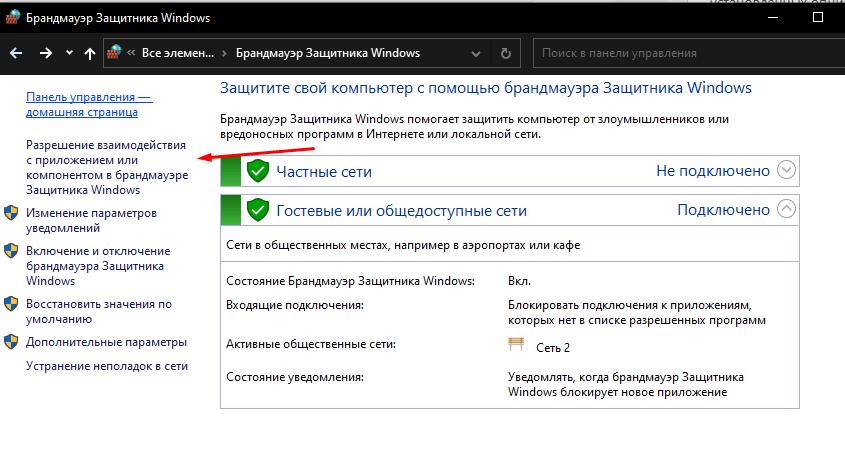

Через меню «Пуск» открываем «Панель управления» - В интерфейсе «Панели управления» делаем отображение в виде значков, затем открываем апплет «Брандмауэр Защитника Windows».

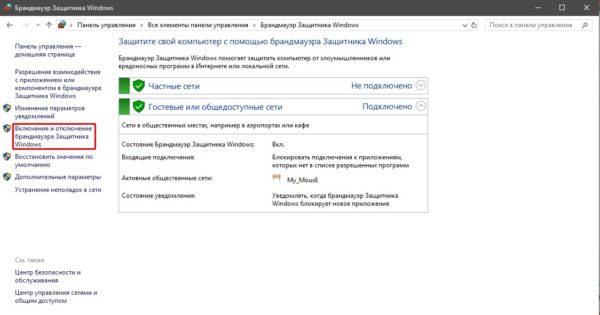

Среди значков «Панели управления» выбираем апплет «Брандмауэр Защитника Windows» - Далее переходим в среду «Включение и отключение».

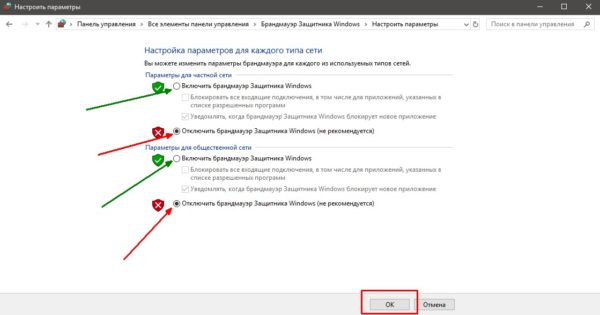

Открываем ссылку «Включение и отключение брамауэра Защитника Windows» - Затем действуем по обстоятельствам:

- для отключения брандмауэра ставим тумблеры у красных щитков;

- для включения возле зелёных щитков, в обоих случаях сохраняем изменения кнопкой OK.

Переставляем тумблеры в соответствующее положение и нажимаем OK

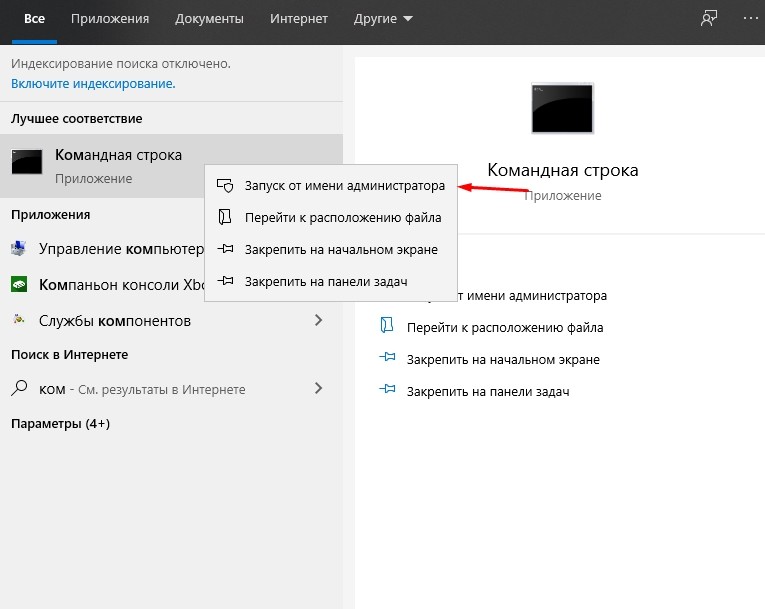

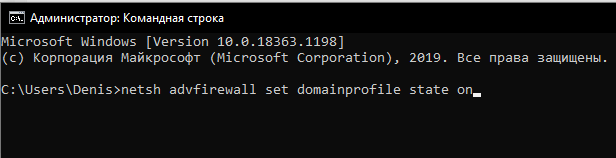

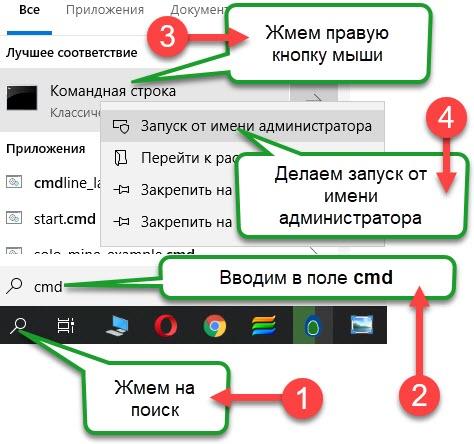

Через консоль командной строки

«Командная строка» — это уникальный инструмент для осуществления самых разнообразных операций в Windows. Включение и отключение компонентов проходит при помощи введения специальных команд в консоль.

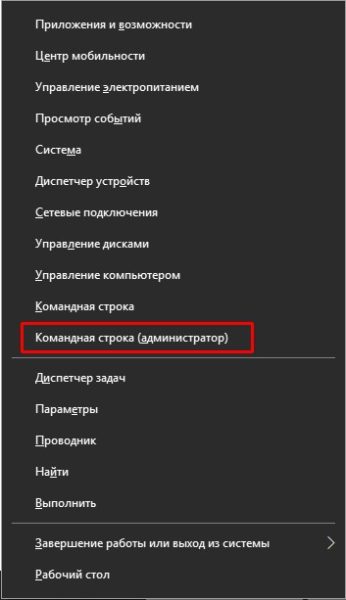

- Для открытия управляющей консоли щёлкаем правой кнопкой мыши по значку Windows в левом нижнем углу, в открывшемся меню выбираем пункт «Командная строка (администратор)».

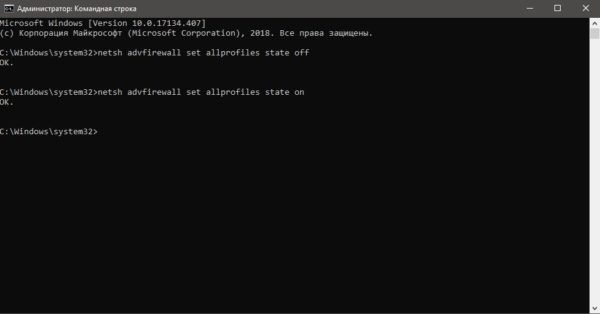

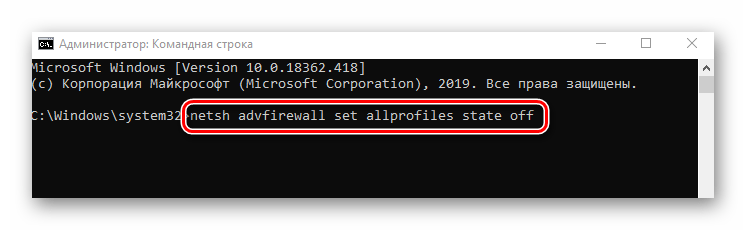

В меню Windows выбираем «Командная строка (администратор)» - В терминале вводим команды и запускаем их клавишей Enter:

- netsh advfirewall set allprofiles state off — для отключения файервола;

- netsh advfirewall set allprofiles state on — для включения.

Вводим специальные команды для включения и отключения брандмауэра

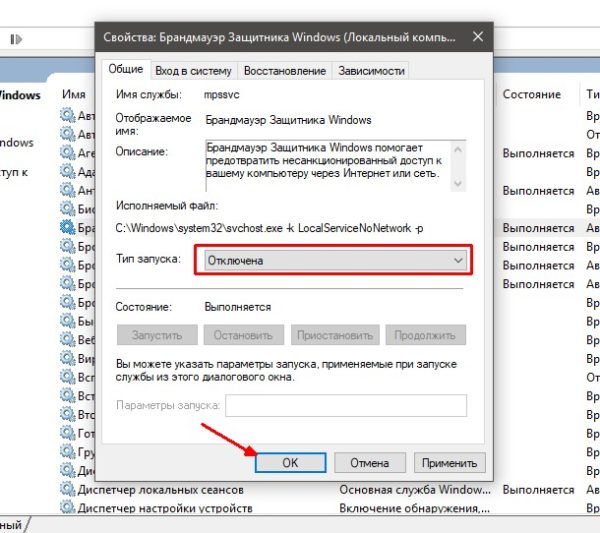

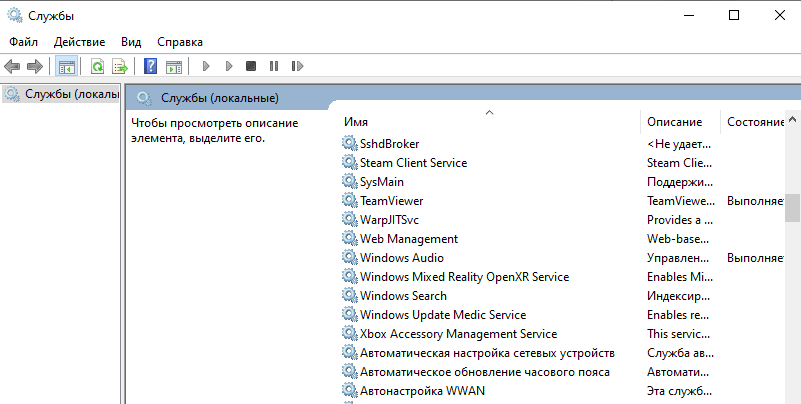

Через оператор services.msc

Оператор services.msc создан для управления специальными программами Windows — службами. Они отвечают за работу устройств, компонентов и связь между ними и Windows. Брандмауэр защитника — это одна из служб, её можно отключить и вместе с ней отключится файервол.

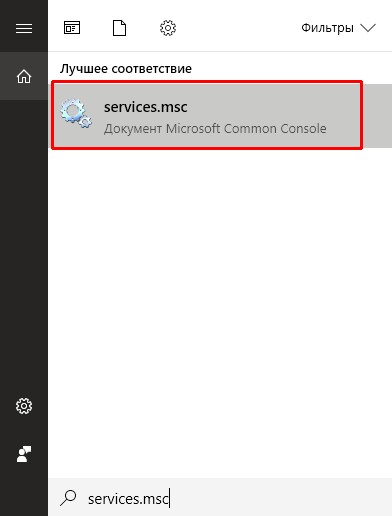

- В поиске Windows прописываем services.msc и открываем лучшее соответствие.

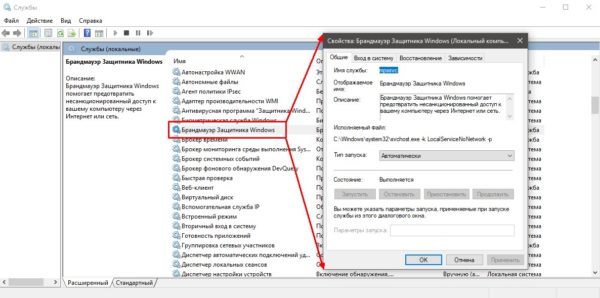

В поиске Windows прописываем services.msc и открываем лучшее соответствие - В списке служб находим «Брандмауэр защитника» и двойным щелчком по строке открываем её свойства.

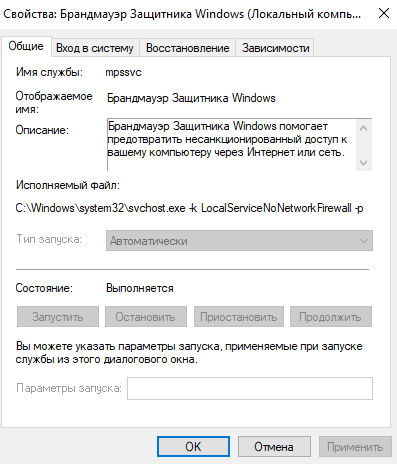

Дважды щелкаем по строке «Брандмауэра защитника» и открываем свойства - Во вкладке «Общие» меняем фильтр «Тип запуска» на «Отключена», затем сохраняем изменения кнопкой OK.

Меняем тип запуска службы на «Отключена» и сохраняем изменения - Перезагружаем ПК, чтобы все изменения вошли в силу.

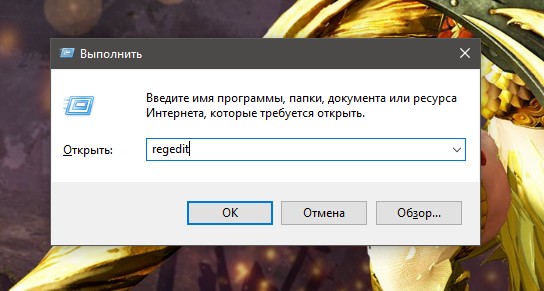

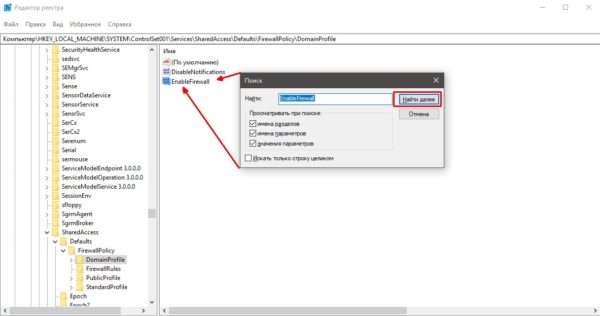

При помощи реестра

При помощи редактора реестра системы также можно включить или отключить брандмауэр.

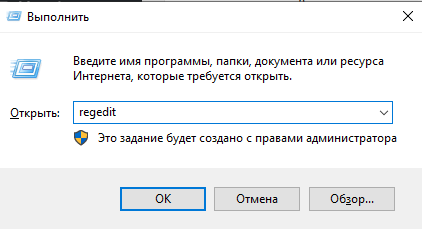

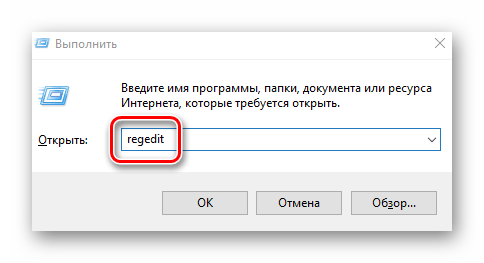

- Нажимаем комбинацию клавиш Win+R, вводим команду regedit и щёлкаем OK.

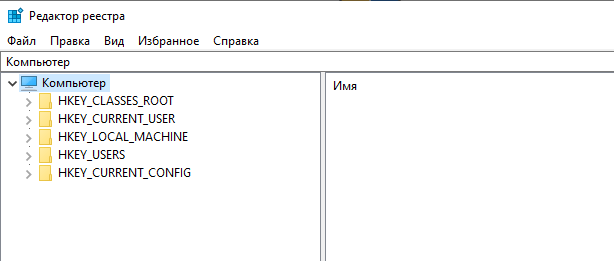

Нажимаем комбинацию клавиш Win+R, вводим команду regedit и щёлкаем OK - В активном окне редактора нажимаем Ctrl+F, в окне поиска набираем EnableFirewall и кликаем «Найти далее».

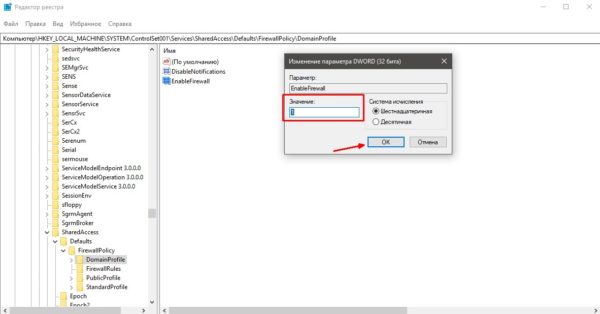

В активном окне редактора нажимаем Ctrl+F, в окне поиска набираем EnableFirewall и кликаем «Найти далее» - Дважды щёлкаем по строке EnableFirewall и задаём поле значение 1 — для включения брандмауэра, 0 — для выключения, затем сохраняем изменения через OK.

Задаем параметр для работы брандмауэра и сохраняем изменения - Перезагружаем ПК.

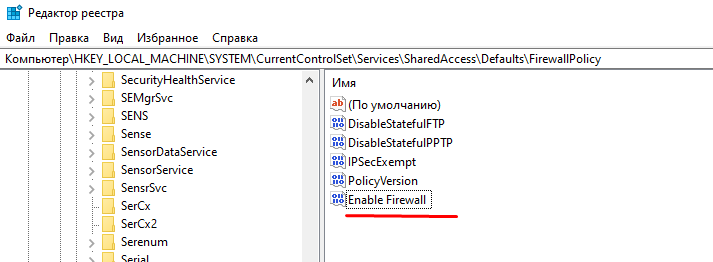

В интерфейсе «Защитника Windows»

Ещё одной возможностью для быстрого отключения файервола системы является интерфейс антивируса «Защитник Windows». Так как брандмауэр является составной частью системы безопасности, управление ним частично сосредоточено в этой программе.

- Щёлкаем значок щитка в панели значков и открываем «Защитник Windows».

Щёлкаем значок щитка в панели значков и открываем «Защитник Windows» - Открываем вкладку «Брандмауэр и безопасность сети», затем переходим в настройку подключения, что имеет пометку «активный».

Открываем вкладку «Брандмауэр и безопасность сети», затем переходим в настройку подключения, что имеет пометку «активный» - Переводим единственный тумблер на странице в необходимое положение для включения или отключения файервола.

Переводим тумблер в нужное положение и закрываем окно

Видео: как включить или отключить брандмауэр в Windows 10

Когда лучше не полностью отключать брандмауэр, а только заблокировать некоторые его функции

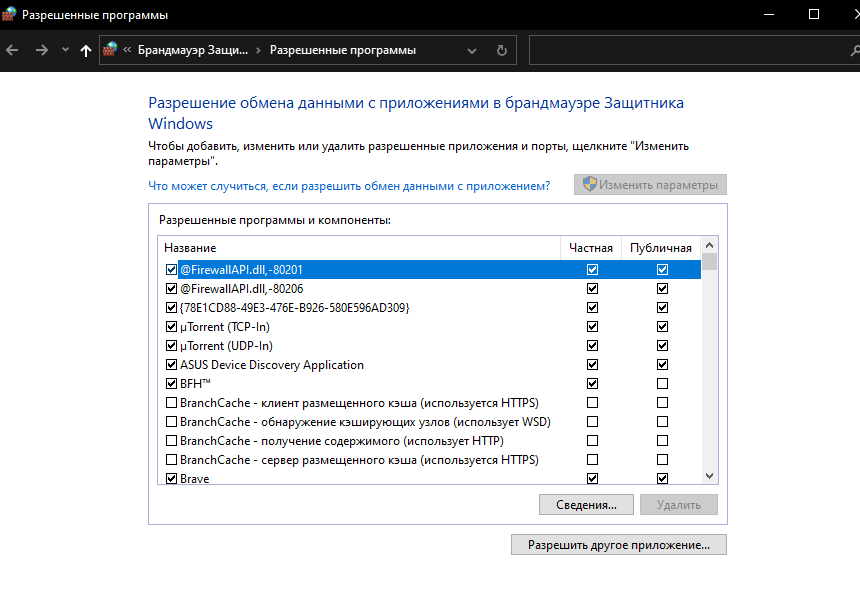

Брандмауэр часто не позволяет приложениям, браузерам и прочим программам полноценно работать в сети и это основная причина для того, чтобы его полностью отключить. Однако деактивация файервола может негативно сказаться на безопасности, сделать компьютер более уязвимым. Потому стоит задуматься о том, чтобы не отключать брандмауэр полностью, а заставить его игнорировать то самое приложение, которому вы доверяете.

Добавление приложения в список исключений брандмауэра

При добавлении приложения в список исключений, брандмауэр перестаёт следить за программой и всеми её действиями. Это означает, что больше никаких ограничений приложение не будет испытывать при попытке соединения с сервером.

- Открываем брандмауэр, как показано выше, через «Панель управления».

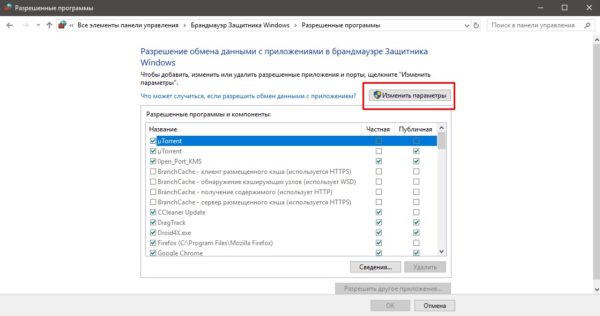

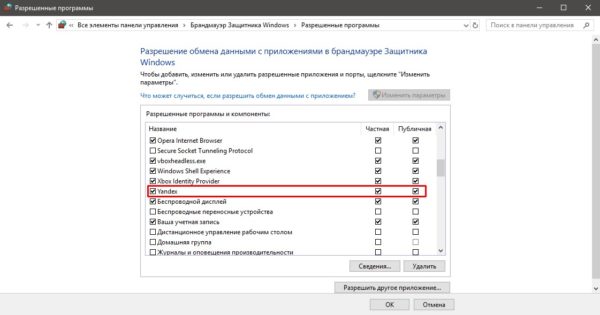

- Переходим в среду «Разрешение взаимодействия…».

Открываем ссылку «Разрешение взаимодействия с приложением или компонентом в брандмауэре» - Нажимаем кнопку «Изменить параметры».

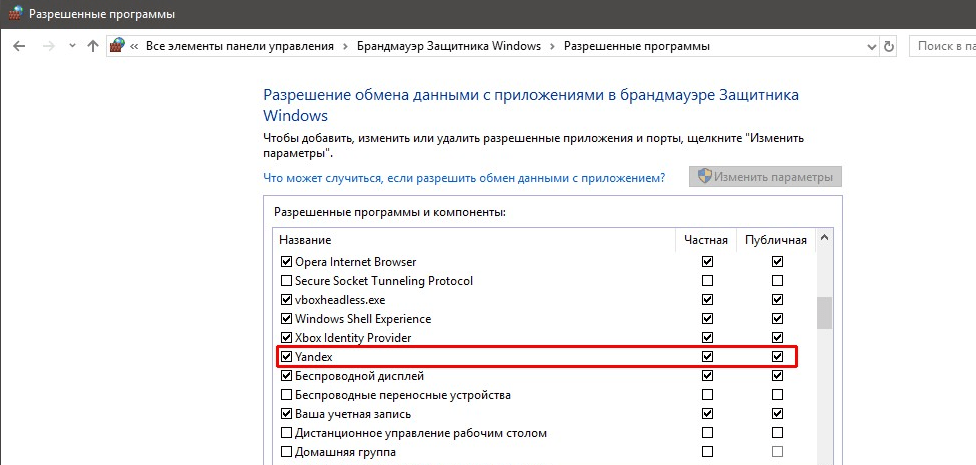

Щёлкаем «Изменить параметры» - Ставим галочки напротив приложения, чтобы позволить ему беспрепятственно работать в сети, затем сохраняем изменения кнопкой OK.

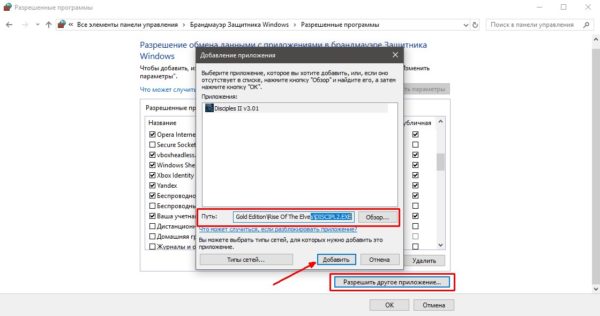

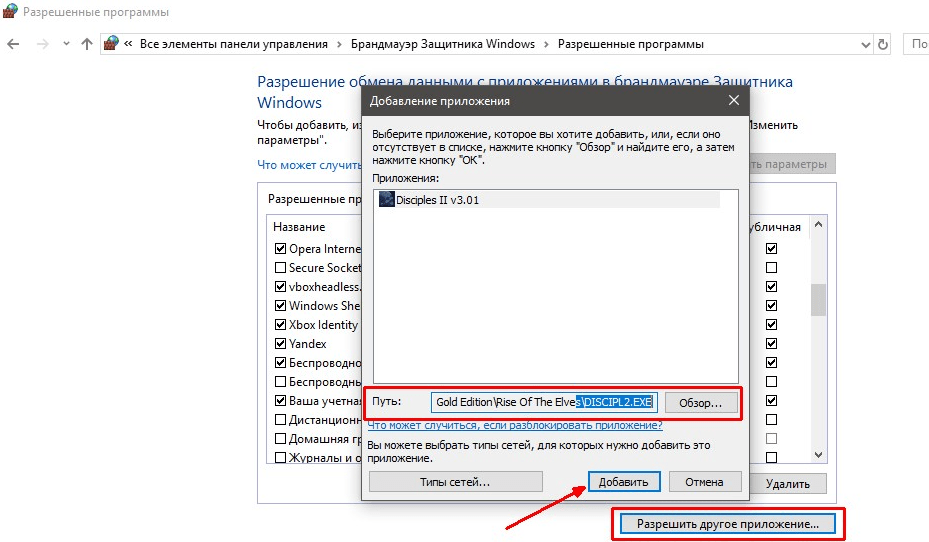

Ставим галочки напротив приложения для разрешения его работы - Если в предложенном списке нет нужной вам программы, нажимаем кнопку «Разрешить другое приложение», прописываем путь к нужному файлу с расширением .exe и щёлкаем «Добавить».

Через интерфейс «Разрешить другое приложение» добавляем программу в список - Запускаем приложение и вновь пробуем соединение с паутиной.

Видео: как добавить приложение в исключение брандмауэра

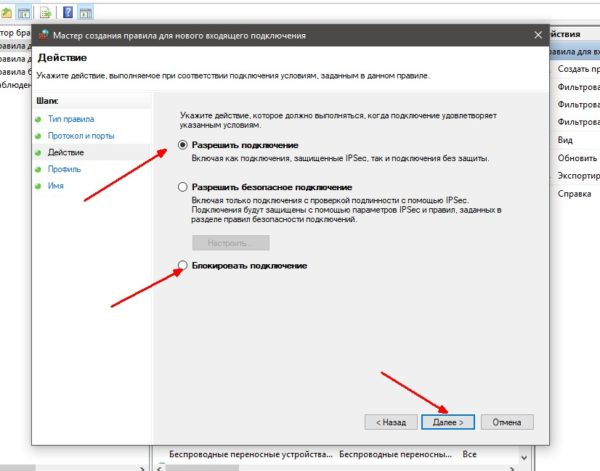

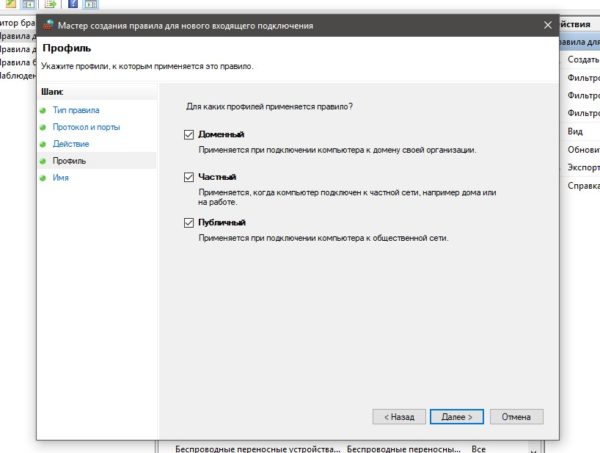

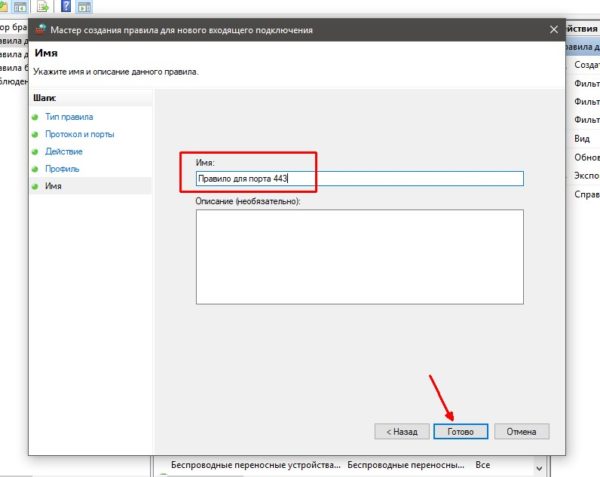

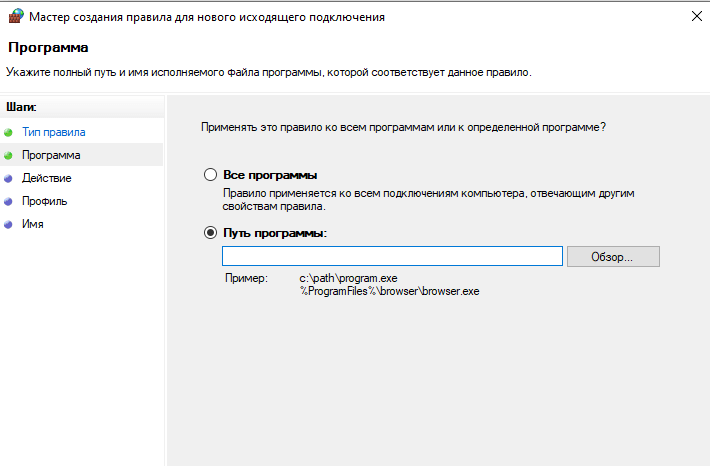

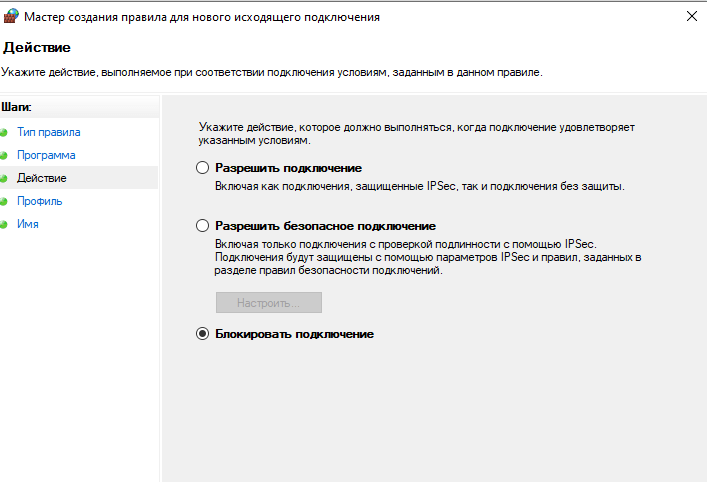

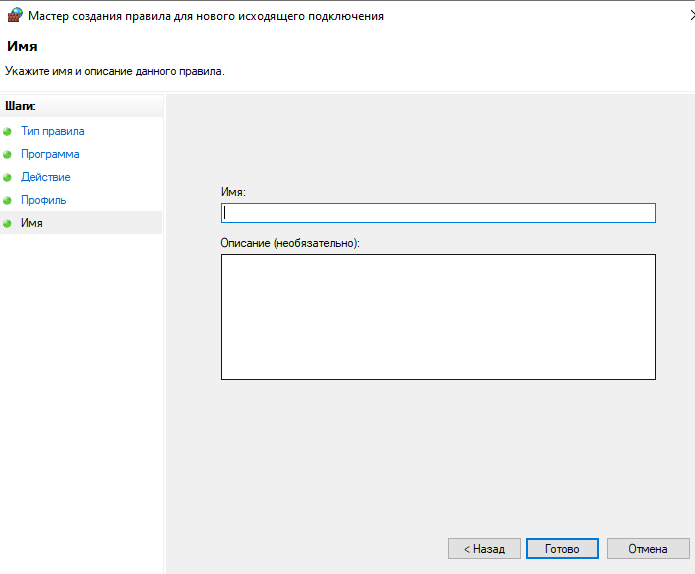

Как задать правило для портов в брандмауэре

Порты — это специальные тоннели, которые позволяют скачивать больше пакетов информации. Однако порты представляют уязвимость для брандмауэра, потому чем больше их открыто, тем больше угроз они представляют для безопасности системы.

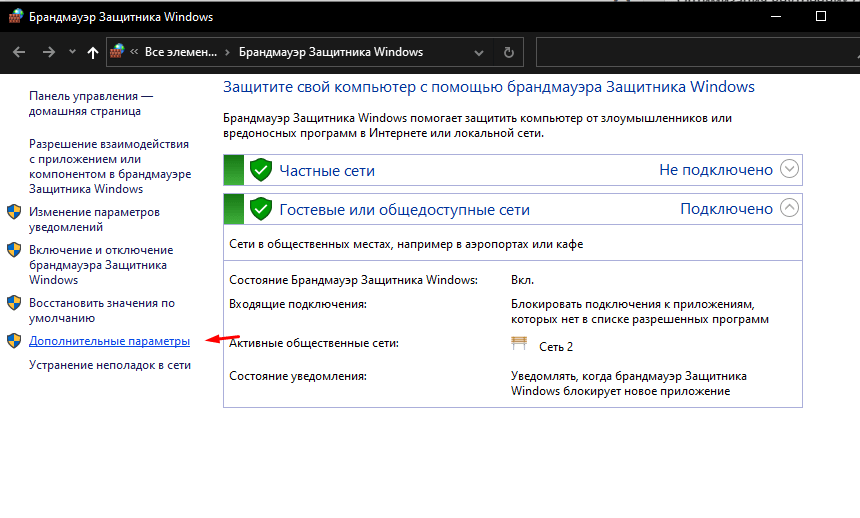

Управление портами проходит в дополнительных установках «Брандмауэра Защитника Windows».

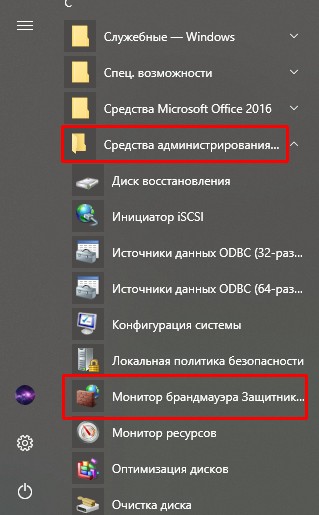

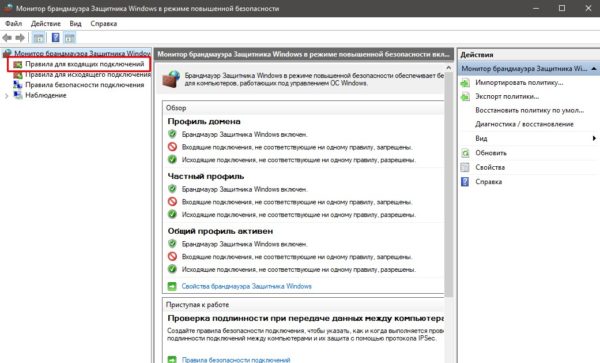

- Открываем меню «Пуск» — «Средства администрирования» — «Монитор брандмауэра».

Через меню «Пуск» открываем «Монитор брандмауэра» - В диалоговом окне слева щёлкаем «Правила для входящих подключений».

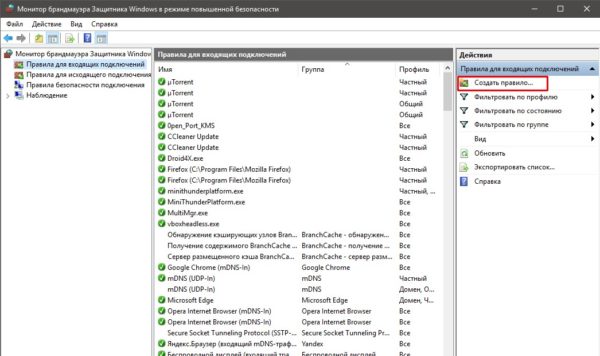

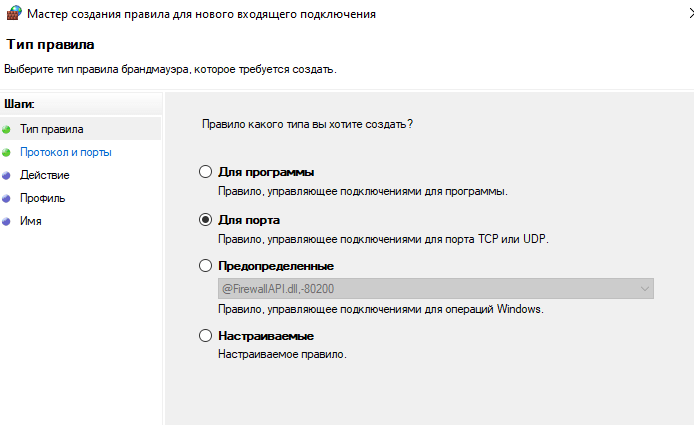

Для просмотра установленных правил щёлкаем «Правила для входящих подключений» - Далее справа щёлкаем «Создать правило».

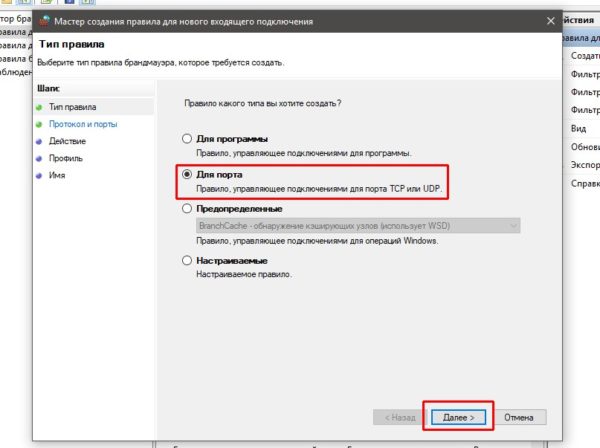

Справа щёлкаем «Создать правило» - Ставим тумблер на пункт «Для порта» и жмём «Далее».

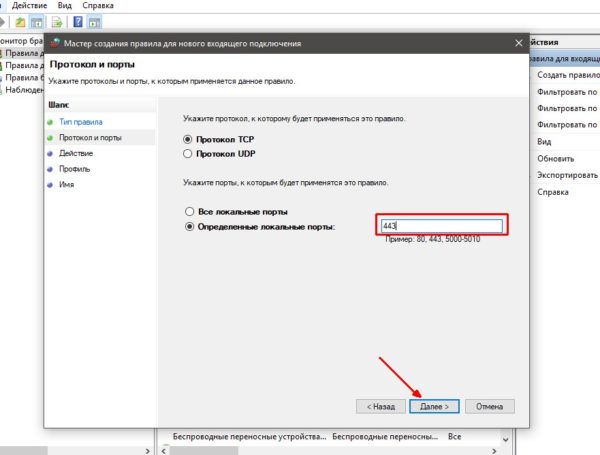

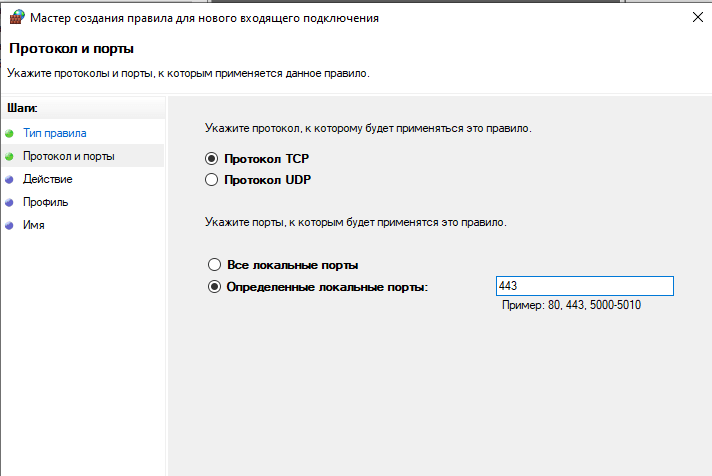

Ставим тумблер на пункт «Для порта» и жмём «Далее» - Прописываем номер порта, для которого создаём правило, например 443, снова «Далее».

Прописываем порт, для которого будет создано правило и нажимаем «Далее» - Разрешаем или блокируем подключение, в зависимости от ваших целей, опять «Далее».

Разрешаем или блокируем работу порта и нажимаем «Далее» - Страницу с выбором сетей для применения правила лучше оставить без изменений.

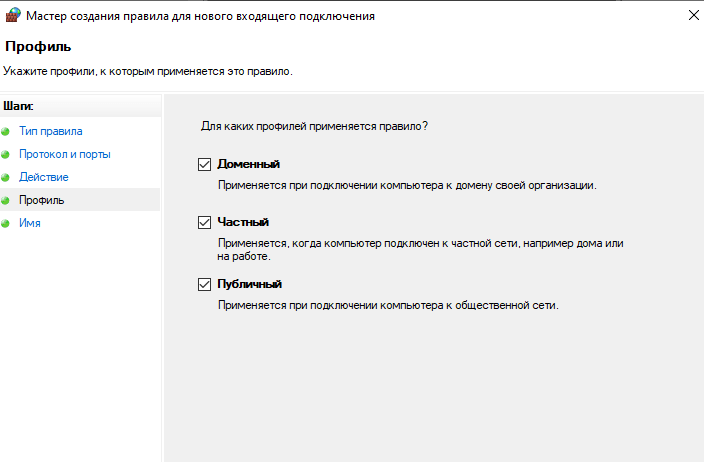

Задаём типы сетей для применения правила - Затем просто прописываем имя для правила, чтобы оно не потерялось и нажимаем «Готово».

Задаём имя и описание правила, затем щёлкаем «Готово» - Перезагружаем компьютер.

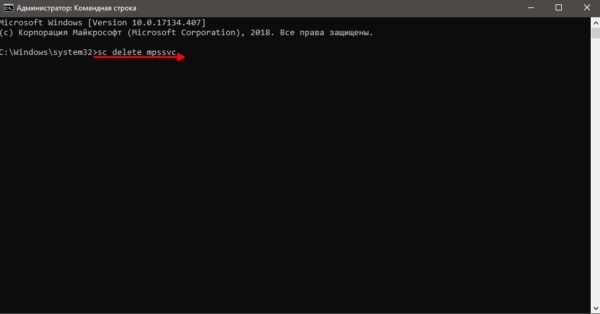

К сожалению, удалить брандмауэр попросту невозможно: Windows не имеет интерфейса для этого сервиса, а его работу обеспечивают много связанных с ядром системы файлов. Однако существует возможность удалить службу, которая отвечает за файервол. После этого его работа завершится навсегда.

- Открываем консоль «Командная строка», как было показано выше.

- Вводим команду sc delete mpssvc и нажимаем Enter.

Команда sc delete mpssvc в командной строке полностью удаляет службу брандмауэра

После удаления необходимо перезагрузить ПК, чтобы изменения вошли в силу.

Однако стоит подумать, прежде чем приступать к удалению службы, потому что восстановить её будет непросто. Кроме того, уничтожение защитного механизма может плохо сказаться на безопасности системы в будущем.

Работать с брандмауэром Windows очень просто. Его можно включить и отключить, а также добавить ряд исключений в правила работы. Причём, все выполняемые действия займёт не больше минуты времени.

- Распечатать

Здравствуйте! Меня зовут Алексей. Мне 27 лет. По образованию — менеджер и филолог.

Оцените статью:

- 5

- 4

- 3

- 2

- 1

(10 голосов, среднее: 3.4 из 5)

Поделитесь с друзьями!

Skip to content

- ТВикинариум

- Форум

- Поддержка

- PRO

- Войти

Брандмауэр Защитника WindowsXpucT2020-09-12T17:53:16+03:00

Брандмауэр Защитника Windows

Имя службы: mpssvc

Отображаемое имя: Брандмауэр Защитника Windows

Состояние: Выполняется

Тип запуска: Автоматически

Зависимости: есть

Описание по умолчанию

Брандмауэр Защитника Windows помогает предотвратить несанкционированный доступ к вашему компьютеру через Интернет или сеть.

Нормальное описание

Брандмауэр – служба, которая позволяет создавать правила для программ, которым требуется выход в сеть. В Брандмауэре вы можете разрешать или запрещать программам выход в интернет, запрещать даже самой Windows что-то делать в сети. Позволяет контролировать как исходящий, так и входящий трафик, по IP или домену.

Рекомендации

Учитывая следующее:

- Служба крайне полезная

- Работает надёжнее фильтра hosts

Рекомендуется не трогать эту службу.

Если вы видите ошибку, войдите, чтобы исправить.

From Wikipedia, the free encyclopedia

Windows Firewall

Windows Defender Firewall in Windows 10 Fall Creators Update, reporting firewall is turned off. |

|

| Other names | Microsoft Defender Firewall Windows Defender Firewall Internet Connection Firewall |

|---|---|

| Developer(s) | Microsoft |

| Operating system |

|

| Service name | MpsSvc |

| Type | Personal firewall |

Windows Firewall (officially called Microsoft Defender Firewall in Windows 10 version 2004 and later) is a firewall component of Microsoft Windows. It was first included in Windows XP SP2 and Windows Server 2003 SP1. Before the release of Windows XP Service Pack 2, it was known as the «Internet Connection Firewall.»

Overview[edit]

When Windows XP was originally shipped in October 2001, it included a limited firewall called «Internet Connection Firewall». It was disabled by default due to concerns with backward compatibility, and the configuration screens were buried away in network configuration screens that many users never looked at. As a result, it was rarely used. In mid-2003, the Blaster worm attacked a large number of Windows machines, taking advantage of flaws in the RPC Windows service.[1][dead link] Several months later, the Sasser worm did something similar. The ongoing prevalence of these worms through 2004 resulted in unpatched machines being infected within a matter of minutes.[1] Because of these incidents, as well as other criticisms that Microsoft was not being active in protecting customers from threats, Microsoft decided to significantly improve both the functionality and the interface of Windows XP’s built-in firewall, rebrand it as Windows Firewall,[2] and switched it on by default since Windows XP SP2.

One of three profiles is activated automatically for each network interface:[3]

- Public assumes that the network is shared with the World and is the most restrictive profile.

- Private assumes that the network is isolated from the Internet and allows more inbound connections than public. A network is never assumed to be private unless designated as such by a local administrator.

- Domain profile is the least restrictive. It allows more inbound connections to allow for file sharing etc. The domain profile is selected automatically when connected to a network with a domain trusted by the local computer.

Security log capabilities are included, which can record IP addresses and other data relating to connections originating from the home or office network or the Internet. It can record both dropped packets and successful connections. This can be used, for instance, to track every time a computer on the network connects to a website. This security log is not enabled by default; the administrator must enable it.[4]

Windows Firewall can be controlled/configured through a COM object-oriented API, scriptable through the netsh command,[5] through the GUI administration tool[6] or centrally through group policies.[7] All features are available regardless of how it is configured.

Versions[edit]

Windows Neptune[edit]

In the unreleased Windows Neptune, the firewall was introduced[citation needed]. It is similar to the one found in Windows XP.[8]

Windows XP[edit]

Windows Firewall was first introduced as part of Windows XP Service Pack 2. Every type of network connection, whether it is wired, wireless, VPN, or even FireWire, has the firewall enabled by default, with some built-in exceptions to allow connections from machines on the local network. It also fixed a problem whereby the firewall policies would not be enabled on a network connection until several seconds after the connection itself was created, thereby creating a window of vulnerability.[9] A number of additions were made to Group Policy, so that Windows system administrators could configure the Windows Firewall product on a company-wide level. XP’s Windows Firewall cannot block outbound connections; it is only capable of blocking inbound ones.

Windows Firewall turned out to be one of the two most significant reasons (the other being DCOM activation security)[10] that many corporations did not upgrade to Service Pack 2 in a timely fashion. Around the time of SP2’s release, a number of Internet sites were reporting significant application compatibility issues, though the majority of those ended up being nothing more than ports that needed to be opened on the firewall so that components of distributed systems (typically backup and antivirus solutions) could communicate.

Windows Firewall added IPv6, which was not supported by its predecessor, Internet Connection Firewall.[11]

Windows Vista[edit]

Windows Vista improved the firewall to address a number of concerns around the flexibility of Windows Firewall in a corporate environment:[12]

- The firewall is based on the Windows Filtering Platform.

- A new management console snap-in named Windows Firewall with Advanced Security which provides access to many advanced options, and enables remote administration. This can be accessed via Start -> Control Panel -> Administrative Tools -> Windows Firewall with Advanced Security, or by running «wf.msc»

- Outbound packet filtering, reflecting increasing concerns about spyware and viruses that attempt to «phone home». Outbound rules are configured using the management console. Notifications are not shown however for outbound connections.

- With the advanced packet filter, rules can also be specified for source and destination IP addresses and port ranges.

- Rules can be configured for services by its service name chosen by a list, without needing to specify the full path file name.

- IPsec is fully integrated, allowing connections to be allowed or denied based on security certificates, Kerberos authentication, etc. Encryption can also be required for any kind of connection.

- Improved interface for managing separate firewall profiles. Ability to have three separate firewall profiles for when computers are domain-joined, connected to a private network, or connected to a public network (XP SP2 supports two profiles—domain-joined and standard). Support for the creation of rules for enforcing server and domain isolation policies.

Windows Server 2008 and Windows 7[edit]

Windows Server 2008 contains the same firewall as Windows Vista. The firewall in Windows Server 2008 R2 and Windows 7 contains some improvements, such as multiple active profiles.[13]

Windows 10[edit]

Changes to this component in Windows 10 are:

- The change of name that occurred in the September 2017 update, known as the Fall Creators Update (codename Redstone 3).

- Firewall service (mpssvc) cannot be stopped anymore.

See also[edit]

- List of Microsoft Windows components

- Security and safety features new to Windows Vista

- Personal firewall

- Comparison of firewalls

References[edit]

- ^ Lemos, Robert (August 17, 2004). «Study: Unpatched PCs compromised in 20 minutes». CNET. CBS Interactive.

- ^ «Troubleshooting Windows Firewall settings in Windows XP Service Pack 2». Support. Microsoft. October 19, 2004. Archived from the original on October 20, 2004.

- ^ «Network Location Awareness». TechNet. Microsoft. November 2, 2007.

- ^ «Internet Connection Firewall security log». TechNet. Microsoft. January 21, 2005. Archived from the original on November 10, 2008.

- ^ «Appendix B: Netsh Command Syntax for the Netsh Firewall Context». TechNet. Microsoft. December 17, 2004.

- ^ «User Interface: Windows Firewall with Advanced Security». TechNet. Microsoft. January 20, 2009.

- ^ «Deploying Windows Firewall Settings With Group Policy». TechNet. Microsoft. December 17, 2004.

- ^ «Windows Firewall». Windows. Microsoft. Archived from the original on June 11, 2011. Retrieved 2015-11-30.

- ^ «Manually Configuring Windows Firewall in Windows XP Service Pack 2». TechNet. Microsoft. February 2004.

- ^ «Deploying Windows XP Service Pack 2 using Software Update Services». TechNet. Microsoft. August 18, 2004.

Factors to consider when using SUS to deploy Windows XP SP2

- ^ «To configure IPv6 Internet Connection Firewall». TechNet. Microsoft. February 2, 2006.

- ^ «The New Windows Firewall in Windows Vista and Windows Server 2008». TechNet. Microsoft. January 2006.

- ^ «What’s New in Windows Firewall with Advanced Security». TechNet. Microsoft. October 26, 2009.

Notes[edit]

- ^ These multiple vulnerabilities were fixed by Microsoft over the course of several months; Microsoft security bulletins MS03-026, MS03-039, and MS04-012 cover this in more detail.

External links[edit]

- Windows Firewall with Advanced Security on Microsoft TechNet

From Wikipedia, the free encyclopedia

Windows Firewall

Windows Defender Firewall in Windows 10 Fall Creators Update, reporting firewall is turned off. |

|

| Other names | Microsoft Defender Firewall Windows Defender Firewall Internet Connection Firewall |

|---|---|

| Developer(s) | Microsoft |

| Operating system |

|

| Service name | MpsSvc |

| Type | Personal firewall |

Windows Firewall (officially called Microsoft Defender Firewall in Windows 10 version 2004 and later) is a firewall component of Microsoft Windows. It was first included in Windows XP SP2 and Windows Server 2003 SP1. Before the release of Windows XP Service Pack 2, it was known as the «Internet Connection Firewall.»

Overview[edit]

When Windows XP was originally shipped in October 2001, it included a limited firewall called «Internet Connection Firewall». It was disabled by default due to concerns with backward compatibility, and the configuration screens were buried away in network configuration screens that many users never looked at. As a result, it was rarely used. In mid-2003, the Blaster worm attacked a large number of Windows machines, taking advantage of flaws in the RPC Windows service.[1][dead link] Several months later, the Sasser worm did something similar. The ongoing prevalence of these worms through 2004 resulted in unpatched machines being infected within a matter of minutes.[1] Because of these incidents, as well as other criticisms that Microsoft was not being active in protecting customers from threats, Microsoft decided to significantly improve both the functionality and the interface of Windows XP’s built-in firewall, rebrand it as Windows Firewall,[2] and switched it on by default since Windows XP SP2.

One of three profiles is activated automatically for each network interface:[3]

- Public assumes that the network is shared with the World and is the most restrictive profile.

- Private assumes that the network is isolated from the Internet and allows more inbound connections than public. A network is never assumed to be private unless designated as such by a local administrator.

- Domain profile is the least restrictive. It allows more inbound connections to allow for file sharing etc. The domain profile is selected automatically when connected to a network with a domain trusted by the local computer.

Security log capabilities are included, which can record IP addresses and other data relating to connections originating from the home or office network or the Internet. It can record both dropped packets and successful connections. This can be used, for instance, to track every time a computer on the network connects to a website. This security log is not enabled by default; the administrator must enable it.[4]

Windows Firewall can be controlled/configured through a COM object-oriented API, scriptable through the netsh command,[5] through the GUI administration tool[6] or centrally through group policies.[7] All features are available regardless of how it is configured.

Versions[edit]

Windows Neptune[edit]

In the unreleased Windows Neptune, the firewall was introduced[citation needed]. It is similar to the one found in Windows XP.[8]

Windows XP[edit]

Windows Firewall was first introduced as part of Windows XP Service Pack 2. Every type of network connection, whether it is wired, wireless, VPN, or even FireWire, has the firewall enabled by default, with some built-in exceptions to allow connections from machines on the local network. It also fixed a problem whereby the firewall policies would not be enabled on a network connection until several seconds after the connection itself was created, thereby creating a window of vulnerability.[9] A number of additions were made to Group Policy, so that Windows system administrators could configure the Windows Firewall product on a company-wide level. XP’s Windows Firewall cannot block outbound connections; it is only capable of blocking inbound ones.

Windows Firewall turned out to be one of the two most significant reasons (the other being DCOM activation security)[10] that many corporations did not upgrade to Service Pack 2 in a timely fashion. Around the time of SP2’s release, a number of Internet sites were reporting significant application compatibility issues, though the majority of those ended up being nothing more than ports that needed to be opened on the firewall so that components of distributed systems (typically backup and antivirus solutions) could communicate.

Windows Firewall added IPv6, which was not supported by its predecessor, Internet Connection Firewall.[11]

Windows Vista[edit]

Windows Vista improved the firewall to address a number of concerns around the flexibility of Windows Firewall in a corporate environment:[12]

- The firewall is based on the Windows Filtering Platform.

- A new management console snap-in named Windows Firewall with Advanced Security which provides access to many advanced options, and enables remote administration. This can be accessed via Start -> Control Panel -> Administrative Tools -> Windows Firewall with Advanced Security, or by running «wf.msc»

- Outbound packet filtering, reflecting increasing concerns about spyware and viruses that attempt to «phone home». Outbound rules are configured using the management console. Notifications are not shown however for outbound connections.

- With the advanced packet filter, rules can also be specified for source and destination IP addresses and port ranges.

- Rules can be configured for services by its service name chosen by a list, without needing to specify the full path file name.

- IPsec is fully integrated, allowing connections to be allowed or denied based on security certificates, Kerberos authentication, etc. Encryption can also be required for any kind of connection.

- Improved interface for managing separate firewall profiles. Ability to have three separate firewall profiles for when computers are domain-joined, connected to a private network, or connected to a public network (XP SP2 supports two profiles—domain-joined and standard). Support for the creation of rules for enforcing server and domain isolation policies.

Windows Server 2008 and Windows 7[edit]

Windows Server 2008 contains the same firewall as Windows Vista. The firewall in Windows Server 2008 R2 and Windows 7 contains some improvements, such as multiple active profiles.[13]

Windows 10[edit]

Changes to this component in Windows 10 are:

- The change of name that occurred in the September 2017 update, known as the Fall Creators Update (codename Redstone 3).

- Firewall service (mpssvc) cannot be stopped anymore.

See also[edit]

- List of Microsoft Windows components

- Security and safety features new to Windows Vista

- Personal firewall

- Comparison of firewalls

References[edit]

- ^ Lemos, Robert (August 17, 2004). «Study: Unpatched PCs compromised in 20 minutes». CNET. CBS Interactive.

- ^ «Troubleshooting Windows Firewall settings in Windows XP Service Pack 2». Support. Microsoft. October 19, 2004. Archived from the original on October 20, 2004.

- ^ «Network Location Awareness». TechNet. Microsoft. November 2, 2007.

- ^ «Internet Connection Firewall security log». TechNet. Microsoft. January 21, 2005. Archived from the original on November 10, 2008.

- ^ «Appendix B: Netsh Command Syntax for the Netsh Firewall Context». TechNet. Microsoft. December 17, 2004.

- ^ «User Interface: Windows Firewall with Advanced Security». TechNet. Microsoft. January 20, 2009.

- ^ «Deploying Windows Firewall Settings With Group Policy». TechNet. Microsoft. December 17, 2004.

- ^ «Windows Firewall». Windows. Microsoft. Archived from the original on June 11, 2011. Retrieved 2015-11-30.

- ^ «Manually Configuring Windows Firewall in Windows XP Service Pack 2». TechNet. Microsoft. February 2004.

- ^ «Deploying Windows XP Service Pack 2 using Software Update Services». TechNet. Microsoft. August 18, 2004.

Factors to consider when using SUS to deploy Windows XP SP2

- ^ «To configure IPv6 Internet Connection Firewall». TechNet. Microsoft. February 2, 2006.

- ^ «The New Windows Firewall in Windows Vista and Windows Server 2008». TechNet. Microsoft. January 2006.

- ^ «What’s New in Windows Firewall with Advanced Security». TechNet. Microsoft. October 26, 2009.

Notes[edit]

- ^ These multiple vulnerabilities were fixed by Microsoft over the course of several months; Microsoft security bulletins MS03-026, MS03-039, and MS04-012 cover this in more detail.

External links[edit]

- Windows Firewall with Advanced Security on Microsoft TechNet

Работающий по умолчанию брандмауэр (firewall) Windows 10 является утилитой, которая обеспечивает контроль над входящими и исходящими соединениями. Подключения, не отвечающие требованиям безопасности, автоматически блокируются. Эта служба является составляющей Центра безопасности Виндовса. Утилита Firewall защищает интернет-трафик, препятствует проникновению на ПК вирусов и вредоносных ПО.

Что такое брандмауэр Windows 10

На любом компьютере, использующем Виндовс в качестве ОС, имеется встроенное средство защиты интернет-трафика. Называется оно брандмауэром или firewall. При включении ПК в момент загрузки Windows утилита запускается по умолчанию, то есть самостоятельно. Активировать эту службу не нужно, отключать нежелательно. Разрешается выставлять исключения для некоторых конфликтующих с утилитой программ.

Брандмауэр защищает компьютер от опасных подключений и блокирует несанкционированный доступ к нему. Эта служба контролирует входящий и исходящий интернет-трафики. Работает тихо, в автоматическом режиме, а, когда возникает необходимость, выдает уведомления.

Как открыть утилиту:

- через Пуск перейти в Поиск;

- написать в поисковике: «Брандмауэр» или «Firewall»;

- появится консоль службы.

Открыв утилиту, можно посмотреть ее статус. На консоли отображается информация о состоянии службы (вкл. или откл.), а также активные подключения, список исключений. Пользователь может самостоятельно задать или изменить параметры уведомлений о работе защитника. Через исключения удастся отредактировать входящие подключения, то есть разблокировать трафик приложениям, которых нет в перечне разрешенных программ.

Насколько он надежен

Брандмауэр, или firewall, автоматически блокирует подключения, не соответствующие его правилам и настройкам. Это надежное средство защиты ПК от проникновения через интернет вирусов и вредоносных ПО.

Устанавливаемые на ПК программы самостоятельно добавляют в эту службу исключения для получения свободного доступа к сети и соединению. Причем эти действия выполняются без оповещений. Наоборот, пользователь получит уведомления от firewall только тогда, когда устанавливаемые программы не смогут самостоятельно добавить исключения. В таком случае пользователю придется самому установить доступ. Время от времени желательно проверять список исключений. Некоторые вредоносные программы умеют обойти выставленную утилитой защиту.

Исключения в firewall можно задать, имея администраторские права. Если пользователь работает в стандартной учетной записи, то для устанавливаемых программ, не соответствующих правилам утилиты, подключения автоматически блокируются.

Важно! Всем приложениям, скачанным из виртуального магазина Microsoft Store, по умолчанию разрешен доступ к домашней сети или интернету. Правда, у пользователя имеется возможность самостоятельно заблокировать трафик для таких программ.

Как его включить?

По умолчанию утилита под названием Брандмауэр Microsoft Defender включена. Если защитник по каким-то причинам отключен, его можно активировать.

Панель управления

Как запустить утилиту:

- перейти в Пуск;

- активировать Панель управления;

- появится список;

- отыскать «Брандмауэр Виндовс»;

- активировать службу (должна появиться консоль (окно) с информацией и опциями);

- в подпункте «Состояние…» выставить значение «Вкл.»;

- отыскать «Включение и отключение…»;

- перейти в «Настроить параметры»;

- выбрать сеть и активировать для каждой опцию «Вкл.».

Командная строка

Команды для включения firewall:

- открыть командную строчку на администраторских правах;

- для всех сетевых профилей: netsh advfirewall set allprofiles state on;

- для текущего: netsh advfirewall set currentprofile state on;

- для доменного: netsh advfirewall set domainprofile state on;

- для частного: netsh advfirewall set privateprofile state on;

- для сети общего пользования: netsh advfirewall set publicprofile state on.

При помощи реестра

Способ активации firewall через Редактор реестра:

- вызвать «Выполнить»;

- написать символы: regedit;

- откроется консоль под названием «Редактор реестра»;

- пройти в конец: HKEY_LOCAL_MACHINESystemControlSet001ServicesSharedAccessDefaultsFirewallPolicyDomainProfile;

- отыскать «Enable Firewall»;

- проверить параметры этой опции (вызвав всплывающее окошко «Изменение параметра»);

- выставить «1» в строчке «Значение»;

- нажать один раз на «ОК».

В интерфейсе Защитника Windows

Как включить утилиту через журнал Защитник Виндовс:

- зайти в Центр безопасности Защитника Windows (через активацию значка «щит»);

- отыскать «Брандмауэр…»;

- перейти в этот подраздел;

- выставить для каждой сети значение «включен».

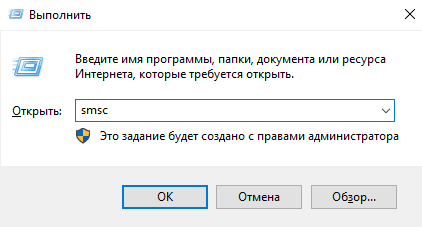

Services.msc

Способ включения утилиты через Службы:

- вызвать «Выполнить»;

- написать символы: smsc;

- откроется консоль «Службы»;

- в стандартном списке отыскать «Брандмауэр…»;

- кликнуть один раз на это слово;

- запустится окошко «Свойства», в котором находится информация о состоянии и функциях защитника;

- во вкладке под названием «Общие» выставить значение «Авто» для опции «Тип запуска»;

- нажать один раз на «Пуск» («Запустить») и «ОК».

Как настроить брандмауэр

Не рекомендуется отключать службу, контролирующую безопасность подключений. При обнаружении конфликтов разрешается выставить исключения для конкретной программы.

Открытие порта

Как открыть порт:

- активировать консоль «Брандмауэр…» (из «Панели управления»);

- через «Дополнительные параметры» выполнить активацию режима повышенной безопасности;

- в окошке «Монитор…» кликнуть на «Правила для входящих подключений»;

- перейти в подпункт «Действия»;

- активировать «Создать правило»;

- автоматически откроется «Мастер создания правила»;

- указать тип «Для порта»;

- обозначить точкой протокол (например, TCP);

- задать номер определенного локального порта (например, 443);

- отметить точкой «Разрешить подключение»;

- указать профили (локальные сети), к которым будет применяться создаваемое правило (доменный, частный, публичный);

- в новом окошке придумать наименование (например, «Для порта 443»);

- в конце кликнуть один раз на «Готово».

Как добавить в Исключение

Как отредактировать список исключений:

- активировать утилиту через Панель управления;

- в открывшейся консоли отыскать подпункт «Разрешение взаимодействия с приложением…»;

- появится список «Разрешенные программы и компоненты»;

- нажать один раз на «Изменить параметры»;

- отметить галочкой приложения, которым разрешен доступ;

- если в списке нет конкретной программы, активировать «Разрешить другое…» и прописать путь к файлу с расширением «exe» и кликнуть на «Добавить»;

- нажать один раз на «ОК».

Блокировка приложения/игры в фаерволе

Как самостоятельно заблокировать доступ для конкретной программы:

- активировать утилиту через Панель управления;

- в открывшейся консоли отыскать «Дополнительные параметры»;

- выполнить активацию режима повышенной безопасности;

- в окошке «Монитор…» отыскать «Правила для входящих (исходящих) подключений»;

- перейти в подпункт «Действия»;

- активировать «Создать правило»;

- запустится «Мастер…»;

- указать тип: «Для программы»;

- отметить точкой «Путь программы» и прописать путь;

- активировать опцию «Блокировать подключение»;

- отметить все сети, которые будут блокироваться;

- придумать наименование и нажать один раз на «Готово».

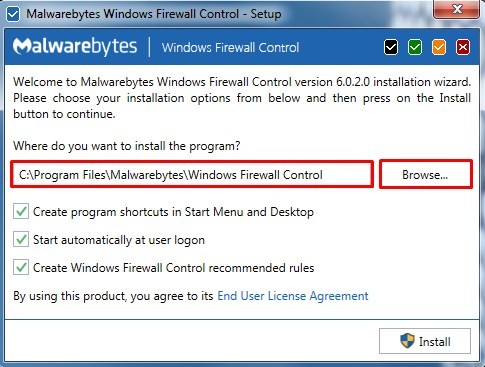

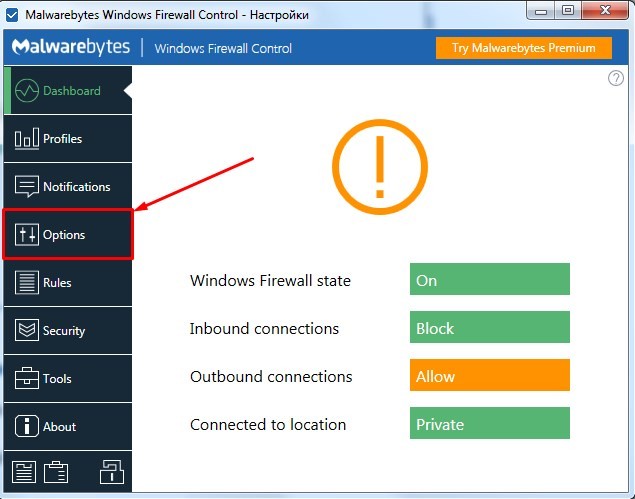

Firewall Control

Как настроить подключения для конкретных программ через стороннюю утилиту Firewall Control:

- скачать и запустить сетевой экран «FC»;

- во вкладке «Programs» выбрать и активировать нужную программу;

- отобразится разрешенное (отмечено зеленым цветом) или заблокированное (отмечено красным цветом) соединение;

- в «Event» дан список событий;

- в «Connections» отображены текущие соединения;

- в «Setting» можно выполнять нужные настройки.

Что делать, если файрвол не открывается

Бывают случаи, когда с первого раза утилита не запускается. Ничего страшного в этом нет. Проблему можно решить самостоятельно.

Если firewall не открывается, рекомендуется предпринять такие действия:

- отключить сторонний антивирус, запущенный на ПК (возможен конфликт ПО);

- проверить устройство на наличие вирусов (вредоносная программа может блокировать работу утилиты);

- просто перезагрузить ПК;

- скопировать код ошибки (в появившемся уведомлении), перейти на сайт support.microsoft, отыскать рекомендации;

- запустить связанные с утилитой службы, без которых она не запускается;

найти решение похожей проблемы на сайте answers.microsoft.com/ru-ru.

На чтение 7 мин Просмотров 13.7к. Опубликовано 10.05.2021 Обновлено 11.05.2021

Оглавление

- Как отключить брандмауэр на Виндовс 10 через параметр “Безопасность Windows”

- Как выключить брандмауэр Windows 10 через “Панель управления”

- Отключение через “Монитор брандмауэра защитника Windows в режиме повышенной безопасности”

- Как навсегда отключить брандмауэр с помощью командной строки

- Отключение службы “Брандмауэр защитника Windows 10” через реестр

- Как убрать уведомление об отключении брандмауэра в панели задач

- Видео по полному отключению брандмауэра Виндовс 10

В этой статье мы разберемся, как отключить брандмауэр Windows 10 через службу безопасности, панель управления, монитор брандмауэра защитника Windows в режиме повышенной безопасности, при помощи командной строки и через реестр. Так же узнаем, как убрать уведомление об отключении брандмауэра в панели задач Виндовс 10.

Брандмауэр — встроенный в ОС файрвол, который предотвращает доступ незарегистрированных пользователей к системным файлам и ресурсам на вашем ПК или ноутбуке. Он проверяет весь входящий и исходящий трафик вашей сети и в зависимости от настроек, блокирует или разрешает доступ к нему. При правильной настройке хорошо помогает в защите от хакерских атак.

При настройках по умолчанию, он отказывает в доступе к небезопасным внешним подключениям и разрешает делать все исходящие от вас соединения.

Встроенный в ОС Виндовс файрвол необходим, если вы беспокоитесь о безопасности своих данных на компьютере. НЕ ОТКЛЮЧАЙТЕ брандмауэр, если у вас нет проблем из-за него. Если он вас не устраивает, то замените его. Есть множество программ и утилит выполняющих те же функции. Например, антивирусы Касперский, Eset Nod32, Dr. Web и другие со встроенным файрволом или специализированный софт Comodo Firewall, TinyWall.

При использовании одновременно встроенного и стороннего файрвола, может приводить к конфликтам в работе и его замедлению.

Брандмауэр Виндовс 10 далек от совершенства и в некоторых проблемных случаях его лучше отключить. Примерами таких случаев могут послужить проблемы с запуском игр или приложений. Действия по его отключению в Win 10 и более ранних версиях, по сути своей идентичны, и обычно занимают не более двух минут.

Выключить брандмауэр Windows 10 можно навсегда, на время или только для определенных программ и приложений, внесенных в исключения.

Как отключить брандмауэр на Виндовс 10 через параметр “Безопасность Windows”

Это самый быстрый и простой способ временно выключить брандмауэр в Windows 10. Для этого нам нужно изменить настройки в Центре безопасности Винды ⇒

- Чтобы в него попасть, жмем двойным кликом по скрытому значку со щитом на панели задач или заходим в Пуск ⇒ Параметры ⇒ Обновление и безопасность ⇒ Безопасность Windows.

- Находим и кликаем по пункту “Брандмауэр и защита сети” и выбираем для отключения активный профиль сети. Этого вполне достаточно, но при желании можно выключить во всех пунктах.

- Переместите переключатель в положение Откл.

Все, теперь брандмауэр для выбранного вами сетевого профиля будет отключен. После этого, справа на панели задач, будет постоянно выскакивать уведомление с предложением обратно включить файрвол. О том, как его убрать смотрите здесь.

Отключение брандмауэра данным способом только временная и после перезагрузки компьютера он снова заработает, так как соответствующая служба Windows 10 продолжит работать и запуститься автоматически. Как выключить эту службу, читайте в этом разделе данной статьи.

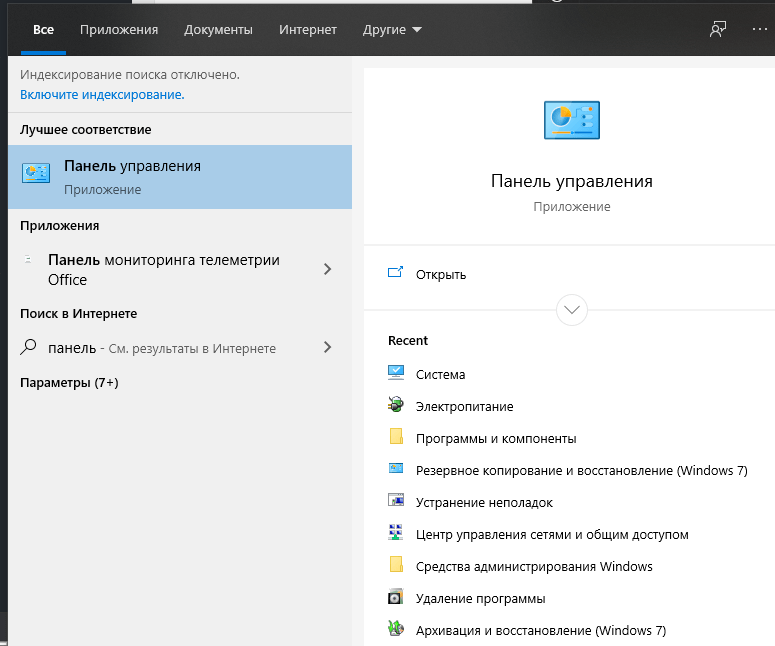

Как выключить брандмауэр Windows 10 через “Панель управления”

- Чтобы ее открыть, нажмите 🔎 поиск и начните вводить фразу “панель управления”.

- Далее справа жмем пункт «Брандмауэр Защитника Windows», если его нет, то переходим в Панель управления ⇒ Система и безопасность ⇒ Брандмауэр Защитника Windows.

- В меню слева, выберете пункт “Включение и отключение брандмауэра Защитника Windows”.

- Отключаем защиту для частной и общественной сети и нажимаем ОК, чтобы применились установленные нами настройки. Для включения проделываем обратные действия.

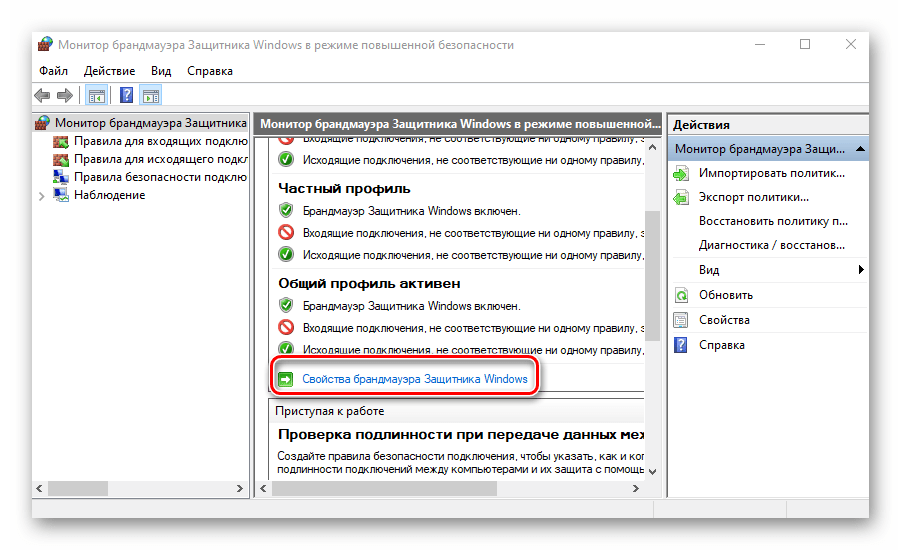

Отключение через “Монитор брандмауэра защитника Windows в режиме повышенной безопасности”

- Чтобы в него зайти, нажмите 🔎 поиск и начните вводить фразу “монитор брандмауэра”

. Это отдельное окно с параметрами, для тонкой настройки firewall.

- Далее жмем по пункту «Свойства брандмауэра Защитника Windows».

- Во вкладках Общий, Частный и Профиль домена

, в строке Состояние установите «Отключить» и примените изменение настроек.

- Встроенный брандмауэр Windows 10 будет отключен.

Как навсегда отключить брандмауэр с помощью командной строки

- Запустите командную строку от имени администратора. Это можно сделать, нажав ПКМ по кнопке “Пуск”

и выбрав соответствующий пункт. Если вместо пункта командной строки у вас PowerShell, то следуйте этой инструкции

.

- В появившееся окно введите команду netsh advfirewall set allprofiles state off и нажмите Enter.

Все, брандмауэр Виндовс полностью отключен, о чем вам сообщит центр уведомлений

Если вам фаервол снова понадобиться, то включить его можно используя команду netsh advfirewall set allprofiles state on и нажать Ввод (Enter).

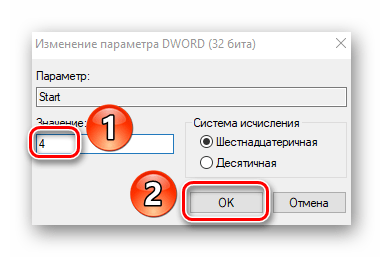

Отключение службы “Брандмауэр защитника Windows 10” через реестр

После отключения брандмауэра Виндовс 10 всеми вышеописанными способами, одноименная служба, отвечающая за его работу, продолжит запускаться. Отключить её через services.msc так же у вас не получится, так как у этой службы все настройки неактивны.

Единственный вариант решить эту проблему, это изменить параметры запуска службы в реестре операционки ⇒

- Нажмите клавиши Win+R, введите в окно выполнить regedit и нажмите ОК или Enter.

- В окне редактора реестра перейдите к разделу: HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesmpssvc

- Дважды кликните по параметру DWORD с именем Start, находящемуся в правом рабочем окне и задайте ему значение 4 и нажмите ОК.

- После сохранения настроек и перезагрузки компьютера, служба будет отключена.

Это единственный способ вырубить брандмауэр Windows 10 полностью и навсегда.

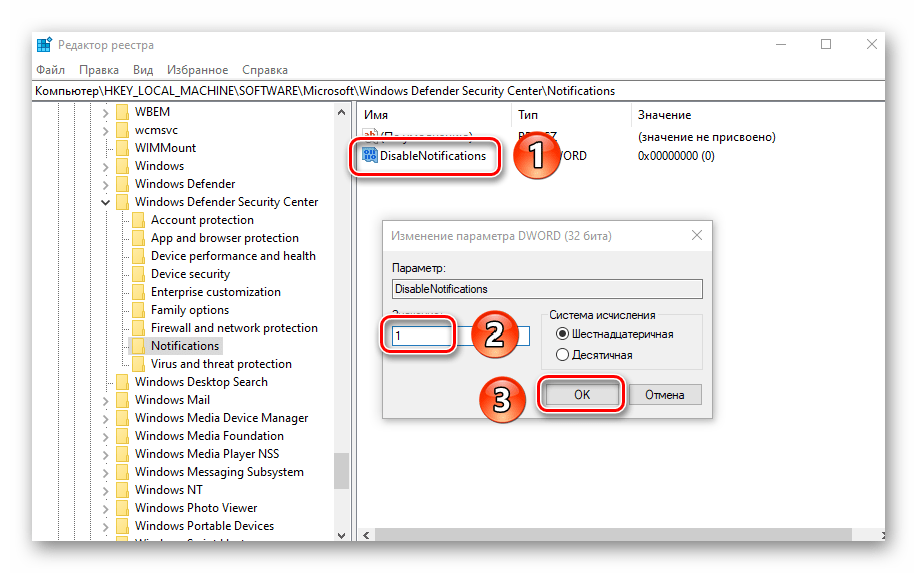

Как убрать уведомление об отключении брандмауэра в панели задач

После отключения брандмауэра, центр безопасности защитника Windows 10 станет через определенные промежутки времени выводить уведомления о его отключении и предложением снова его включить.

Чтобы его убрать, зайдите в редактор реестра и в разделе: HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows Defender Security CenterNotifications создайте строковый параметр DWORD с именем DisableNotifications и шестнадцатеричным значением 1.

Видео по полному отключению брандмауэра Виндовс 10

Можно ли отключить брандмауэр Windows 10?

Как отключить уведомления брандмауэра в Windows 10?

Что будет если отключить брандмауэр Windows 10?

Александр

В 1998 году — первое знакомство с компьютером. С 2002 года постоянно развиваюсь и изучаю компьютерные технологии и интернет. Сейчас военный пенсионер. Занимаюсь детьми, спортом и этим проектом.

Задать вопрос

Содержание

- Методы отключения брандмауэра Windows 10

- Способ 1: Интерфейс Защитника Windows 10

- Способ 2: «Панель управления»

- Способ 3: «Командная строка»

- Способ 4: Монитор брандмауэра

- Отключение службы файервола

- Деактивация уведомлений

- Вопросы и ответы

В каждой редакции операционной системы Windows 10 по умолчанию установлен и включен брандмауэр, он же файервол. Его задача сводится к фильтрации пакетов – вредоносные он блокирует, а доверенные соединения пропускает. Несмотря на всю полезность, иногда возникает необходимость его отключения, и из данной статьи вы узнаете, как это сделать.

Методы отключения брандмауэра Windows 10

Всего можно выделить 4 основных способа деактивации файервола. Они не требуют использования стороннего софта, так как выполняются с помощью встроенных системных утилит.

Способ 1: Интерфейс Защитника Windows 10

Начнем с самого простого и очевидного метода. Отключать брандмауэр в этом случае будем через интерфейс самой программы, для чего потребуется выполнить следующее:

- Нажмите кнопку «Пуск» и перейдите в «Параметры» Windows 10.

- В следующем окне кликните левой кнопкой мышки по разделу, который называется «Обновление и безопасность».

- Далее нажмите на строку «Безопасность Windows» в левой части окна. Затем в правой половине выберите подраздел «Брандмауэр и защита сети».

- После этого вы увидите перечень с несколькими типами сетей. Вам нужно кликнуть ЛКМ по названию той из них, возле которой есть приписка «Активный».

- Теперь остается лишь изменить положение переключателя в блоке «Брандмауэр Защитника Windows» в положение «Откл».

- Если все сделано правильно, вы увидите уведомление об отключении файервола. Можете закрыть все открытые ранее окна.

Способ 2: «Панель управления»

Данный способ подойдет тем пользователям, которые привыкли работать с «Панелью управления» Windows, а не с окном «Параметры». Кроме того, иногда возникают ситуации, когда это самое окно «Параметры» не открывается. В таком случае сделайте следующее для отключения брандмауэра:

- Кликните по кнопке «Пуск». Прокрутите левую часть всплывающего меню в самый низ. Отыщите в списке приложений папку «Служебные — Windows» и нажмите на ее название. В результате откроется перечень ее содержимого. Выбирайте пункт «Панель управления».

Читайте также: Открытие «Панели управления» на компьютере с Windows 10

- Далее включите режим отображения «Крупные значки». Так вам будет проще разобрать содержимое. Зайдите в раздел «Брандмауэр Защитника Windows».

- В левой части следующего окна нажмите ЛКМ по строке «Включение и отключение брандмауэра Защитника Windows».

- В результате появится список конфигураций файервола для двух видов сетей – частной и общественной. Вам нужно установить отметку возле строки «Отключить брандмауэр Защитника Windows» у той из них, которая активна. Если вы не знаете, какая именно из двух сетей используется, тогда отключите защиту в обоих блоках. После этого нажмите кнопку «OK».

Способ 3: «Командная строка»

Данный способ позволяет отключить брандмауэр в Windows 10 буквально одной строкой кода. Для этих целей используется встроенная утилита «Командная строка».

- Нажмите кнопку «Пуск». Пролистайте левую часть открывшегося меню вниз. Найдите и откройте каталог «Служебные – Windows». В появившемся списке отыщите утилиту «Командная строка» и кликните на ее названии ПКМ. В контекстном меню выберите поочередно строки «Дополнительно» и «Запуск от имени администратора».

Читайте также: Запуск «Командной строки» от имени администратора в Windows 10

- В появившееся окно скопируйте следующую команду:

netsh advfirewall set allprofiles state offНажмите кнопку «Enter» для выполнения запроса.

- Если все сделано правильно, вы увидите всплывающее уведомление Windows и надпись «OK» в «Командной строке».

- Файервол выключен. Теперь можно закрыть все открытые ранее окна. Если в будущем вы захотите вновь включить брандмауэр через «Командную строку», тогда введите и выполните код

netsh advfirewall set allprofiles state on.

Способ 4: Монитор брандмауэра

У файервола в Виндовс 10 есть отдельное окно настроек, где можно задавать различные правила фильтрации. Кроме того, через него можно и деактивировать брандмауэр. Делается это следующим образом:

- Нажмите кнопку «Пуск» и опустите левую часть открывшегося меню вниз. Откройте список приложений, которые находятся в папке «Средства администрирования Windows». Кликните ЛКМ по пункту «Монитор брандмауэра Защитника Windows».

- В центральной части появившегося окна вам нужно отыскать и нажать строчку «Свойства брандмауэра Защитника Windows». Она находится приблизительно в середине области.

- В верхней части следующего окна будет строка «Брандмауэр». Из выпадающего списка напротив нее выберите параметр «Отключить». После этого нажмите кнопку «OK» для применения изменений.

Отключение службы файервола

Данный пункт нельзя отнести к общему списку способов. Он по сути является дополнением к любому из них. Дело в том, что у файервола в Виндовс 10 есть собственная служба, которая постоянно работает в фоновом режиме. Даже если вы используете один из описанных выше методов деактивации, она все равно продолжит функционировать. Отключить ее стандартным способом через утилиту «Службы» нельзя. Однако это можно реализовать через реестр.

- Используйте сочетание клавиш «Windows» и «R». В появившееся окошко скопируйте слово

regedit, а потом в нем же кликните «OK».

Читайте также: Варианты запуска «Редактора реестра» в Windows 10

- В древовидном списке перейдите к такой папке:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesmpssvcВыберите папку «mpssvc». Внутри найдите файл, который называется «Start». Откройте его двойным нажатием ЛКМ.

- В строку «Значение» открывшегося окна введите цифру «4», после чего нажмите «OK».

- Закройте все окна и перезагрузите ОС. После повторной загрузки служба будет деактивирована. К слову, отключение службы брандмауэра также убирает иконку файервола из трея в «Панели задач». Если вы захотите вернуть все на свои места, тогда вместо цифры «4» пропишите «2» в поле «Значение».

Деактивация уведомлений

Каждый раз, когда вы будете отключать брандмауэр в Виндовс 10, в нижнем правом углу будет появляться надоедливое уведомление об этом. К счастью, их можно отключить, делается это следующим образом:

- Запустите «Редактор реестра». Как это сделать, мы рассказывали немного выше.

- Используя дерево папок с левой стороны окошка, перейдите по следующему адресу:

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows Defender Security CenterNotificationsВыбрав папку «Notifications», кликните ПКМ в любом месте с правой стороны окна. Выберите из контекстного меню строку «Создать», а потом пункт «Параметр DWORD (32 бита)».

- Дайте новому файлу имя «DisableNotifications» и откройте его. В строку «Значение» впишите «1», после чего нажмите «OK».

- Перезагрузите систему. После включения все уведомления от брандмауэра вас больше не будут беспокоить.

Таким образом, вы узнали о методах, которые позволяют деактивировать полностью или на время файервол в Виндовс 10. Помните, что оставлять систему без защиты не стоит, чтобы, как минимум, не заразить ее вирусами. В качестве заключения мы хотели бы отметить, что можно избежать большинства ситуаций, когда требуется отключить брандмауэр — достаточно лишь его правильно настроить.

Подробнее: Руководство по настройке брандмауэра в Windows 10

Еще статьи по данной теме:

Помогла ли Вам статья?

| Брандмауэр Windows Файл:Windows Firewall Icon.png Компонент Windows |

|

| Детали | |

|---|---|

| Другие названия |

Брандмауэр подключения к интернету |

| Тип |

межсетевой экран |

| Поставляется с |

Windows XP |

| Имя службы |

svchost.exe -k netsvcs |

| Описание службы |

Security Center |

| Связанные компоненты | |

|

Центр обеспечения безопасности |

Брандма́уэр Windows — встроенный в Microsoft Windows межсетевой экран. Появился в Windows XP SP2. Одним из отличий от предшественника (Internet Connection Firewall) является контроль доступа программ в сеть. Брандмауэр Windows является частью Центра обеспечения безопасности Windows.

Обзор[]

Первоначально Windows XP включала Internet Connection Firewall, который (по умолчанию) был выключен из-за проблем совместимости. Настройки Internet Connection Firewall находились в конфигурации сети, поэтому многие пользователи не находили их. В результате в середине 2003 года компьютерный червь Blaster атаковал большое число компьютеров под управлением Windows, используя уязвимость в службе Удалённый вызов процедурШаблон:Ref. Через несколько месяцев червь Sasser провёл аналогичную атаку. В 2004 году продолжалось распространение этих червей, в результате чего непропатченные машины заражались в течение нескольких минут[1]. Microsoft подверглась критике, и поэтому решила значительно улучшить интерфейс и функциональность Internet Connection Firewall и переименовать его в «Брандмауэр Windows».

В брандмауэр Windows встроен журнал безопасности, который позволяет фиксировать IP-адреса и другие данные, относящиеся к соединениям в домашних и офисной сетях или в Интернете. Можно записывать как успешные подключения, так и пропущенные пакеты. Это позволяет отслеживать, когда компьютер в сети подключается, например, к web-сайту. Данная возможность по умолчанию отключена (её может включить системный администратор)[2].

Версии[]

Windows XP[]

Файл:Windows Firewall XP SP2.png Брандмауэр Windows под Windows XP Service Pack 2

Брандмауэр Windows был выпущен в составе Windows XP Service Pack 2. Все типы сетевых подключений, такие, как проводное, беспроводное, VPN и даже FireWire, по умолчанию фильтруются через брандмауэр (с некоторыми встроенными исключениями, разрешающими соединения для машин из локальной сети). Это устраняет проблему, когда правило фильтрации применяется лишь через несколько секунд после открытия соединения, создавая тем самым уязвимость[3]. Системные администраторы могут настраивать фаервол, используя групповую политику. Брандмауэр Windows XP не работает с исходящими соединениями (фильтрует только входящие подключения).

Включение Брандмауэра Windows в SP2 — одна из причин (другой причиной стал DCOM activation security)[4], по которой многие корпорации своевременно не приступили к развёртыванию Service Pack 2. Во время выхода SP2 некоторые web-сайты сообщили о проблемах совместимости со многими приложениями (большинство из которых решаются добавлением исключений в брандмауэр).Шаблон:Нет ссылок в разделе

Windows Server 2003[]

В марте 2005 года Microsoft выпустила Windows Server 2003 Service Pack 1, включающий несколько улучшений в брандмауэр данной серверной операционной системы.

Windows Vista[]

Файл:Windows Firewall Vista.png Брандмауэр Windows под Windows Vista

Windows Vista добавляет в брандмауэр новые возможности, улучшающие его развёртывание в корпоративной среде[5]:

- Новая оснастка консоли Брандмауэр Windows в режиме повышенной безопасности, позволяющая получить доступ к дополнительным возможностям, а также поддерживающая удалённое администрирование. Получить к ней доступ можно через Пуск → Панель управления → Администрирование → Брандмауэр Windows в режиме повышенной безопасности или набрав команду wf.msc.

- Фильтр соединений IPv6.

- Фильтрация исходящего трафика, позволяющая бороться с вирусами и шпионским ПО. Настроить фильтрацию можно, используя консоль управления MMC.

- Используя расширенный фильтр пакетов, правила можно применять к определённым диапазонам IP-адресов и портов.

- Правила для служб можно задавать, используя имена служб из списка, без необходимости указывать полное имя службы.

- Полностью интегрирован IPsec, позволяя фильтрировать соединения, основанные на сертификатах безопасности, аутентификации Kerberos и т. п. Шифрование можно требовать для любого типа соединения.

- Улучшено управление сетевыми профилями (возможность создавать разные правила для домашних, рабочих и публичных сетей). Поддержка создания правил, обеспечивающих соблюдение политики изоляции домена и сервера.

Windows Server 2008[]

Windows Server 2008 содержит брандмауэр, аналогичный версии под Windows Vista.

См. также[]

- Сравнение брандмауэров

- Windows Vista

- Список компонентов Windows

- Межсетевой экран

- Microsoft Internet Security and Acceleration Server

- Comodo Firewall Pro

Заметки[]

- Шаблон:Note Эти уязвимости были устранены Microsoft в течение нескольких месяцев; подробнее см. бюллетени Microsoft по безопасности MS03-026, MS03-039, и MS04-012.

Примечания[]

- ↑ Study: Unpatched PCs compromised in 20 minutes | CNET News.com