Skip to content

На чтение 4 мин. Просмотров 18.7k. Опубликовано 03.09.2019

Корневые сертификаты – это сертификаты открытых ключей, которые помогают вашему браузеру определить, является ли общение с веб-сайтом подлинным, и основано на том, является ли орган, выдавший лицензию, доверенным и остается ли цифровой сертификат действительным. Если цифровой сертификат не принадлежит доверенному органу, вы получите сообщение об ошибке в виде « Проблема с сертификатом безопасности этого веб-сайта », и браузер может заблокировать связь с веб-сайтом.

Windows 10 имеет встроенные сертификаты и автоматически обновляет их. Однако вы все равно можете вручную добавить дополнительные корневые сертификаты в Windows 10 из центров сертификации (ЦС). Существует множество органов по выдаче сертификатов, среди которых наиболее известны Comodo и Symantec.

Содержание

- Как добавить корневые сертификаты Windows 10 вручную?

- Способ 1. Установите сертификаты из доверенных ЦС

- Способ 2. Установите сертификаты с помощью консоли управления Microsoft

Как добавить корневые сертификаты Windows 10 вручную?

- Установить сертификаты из доверенных ЦС

- Установите сертификаты с помощью консоли управления Microsoft

Способ 1. Установите сертификаты из доверенных ЦС

Вот как вы можете добавить цифровые сертификаты в Windows 10 из доверенных центров сертификации.

- Во-первых, вам нужно загрузить корневой сертификат из ЦС. Например, вы можете скачать его с сайта GeoTrust.

- Затем откройте локальную политику безопасности в Windows, нажав горячую клавишу Win + R и введите «secpol.msc» в текстовом поле «Выполнить». Обратите внимание, что Windows 10 Home edition не включает редактор локальной политики безопасности.

- Затем нажмите Политики открытого ключа и Параметры проверки пути сертификата , чтобы открыть окно Свойства параметров проверки пути сертификата.

- Перейдите на вкладку «Магазины» и установите флажок Определить эти параметры политики .

- Выберите параметры Разрешить доверенные корневые центры сертификации для проверки сертификатов и Разрешить пользователям доверять сертификатам доверенных сертификатов , если они еще не выбраны.

- Вам также следует установить флажки Сторонние корневые центры сертификации и корпоративные корневые центры сертификации и нажать кнопки Применить > ОК , чтобы подтвердить выбранные настройки.

-

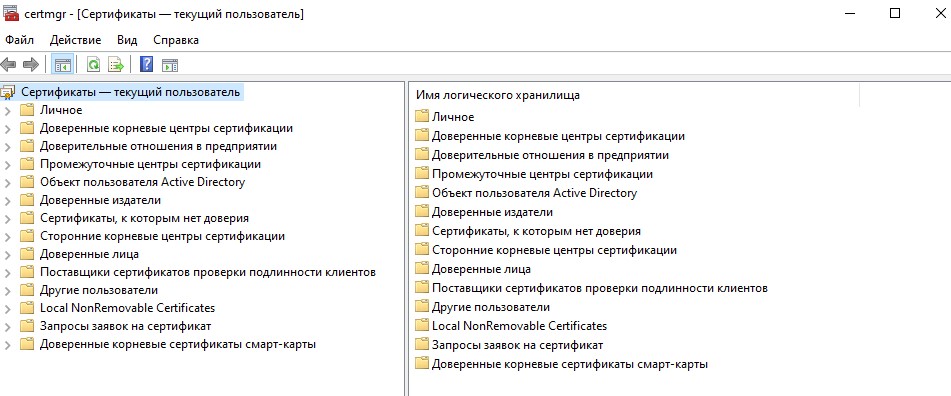

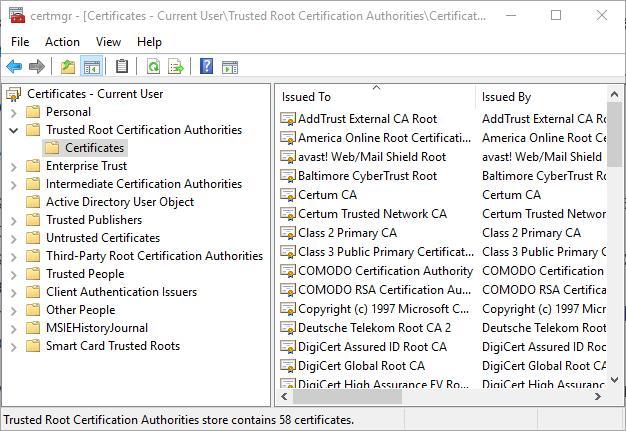

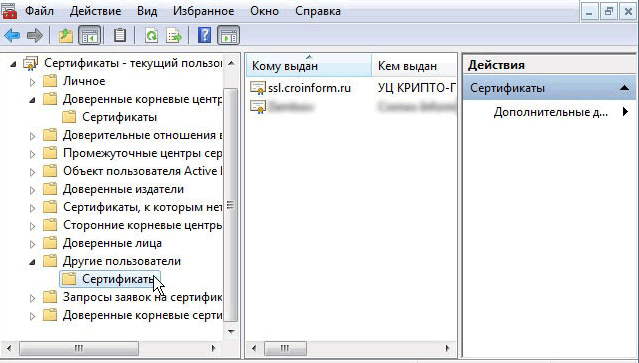

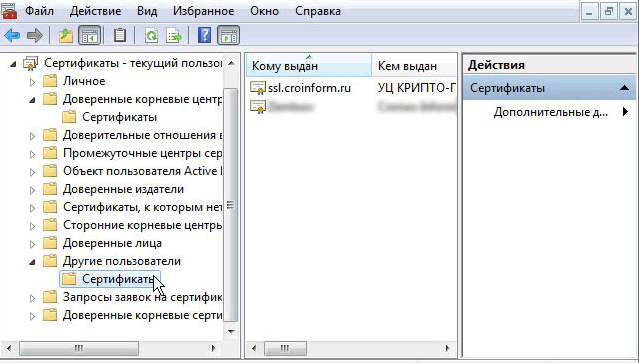

Затем нажмите горячую клавишу Win + R и введите «certmgr.msc» в текстовом поле «Выполнить», чтобы открыть окно, показанное на снимке экрана ниже. Это менеджер сертификации, который перечисляет ваши цифровые сертификаты.

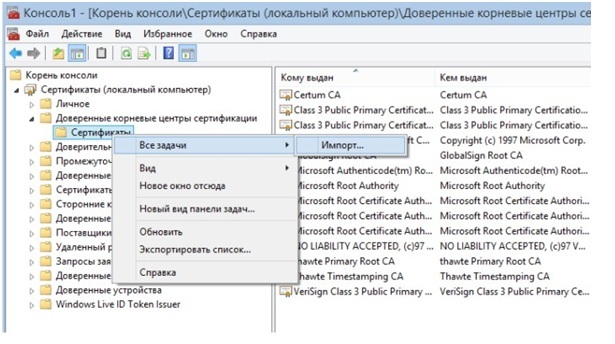

- Нажмите Доверенные корневые центры сертификации и щелкните правой кнопкой Сертификаты , чтобы открыть контекстное меню.

-

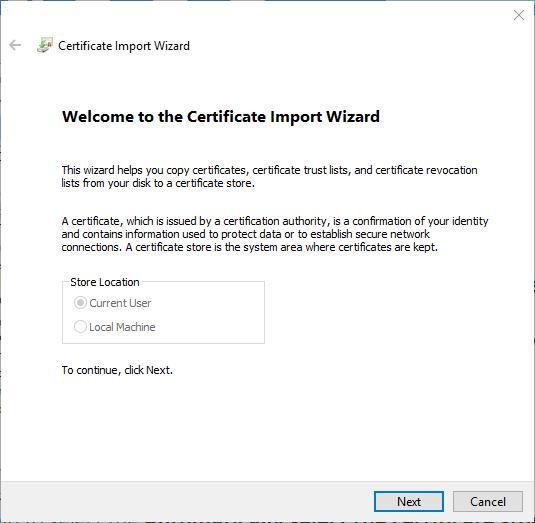

Выберите Все задачи > Импорт в контекстном меню, чтобы открыть окно, показанное ниже.

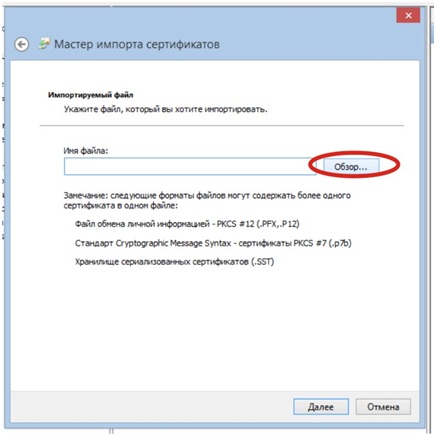

- Нажмите кнопку Далее , нажмите Обзор, и выберите корневой файл цифрового сертификата, сохраненный на жестком диске.

- Снова нажмите Далее , чтобы выбрать Автоматически выбирать хранилище сертификатов на основе типа сертификата .

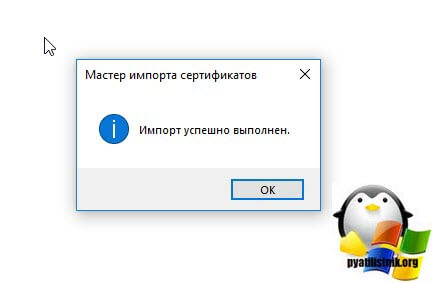

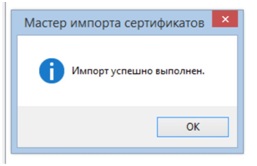

- Затем нажмите Далее > Готово , чтобы завершить работу мастера импорта. Откроется окно, подтверждающее, что « импорт был успешным. »

Способ 2. Установите сертификаты с помощью консоли управления Microsoft

-

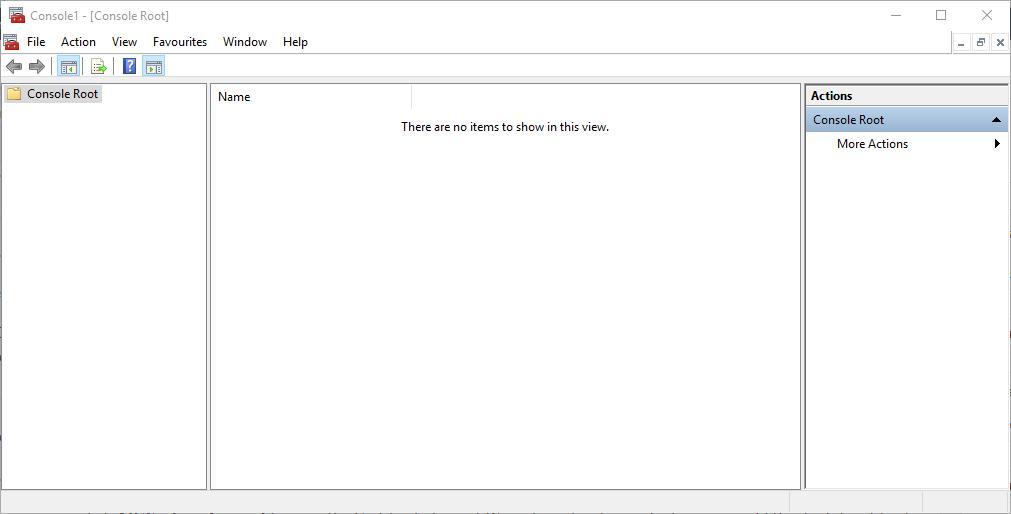

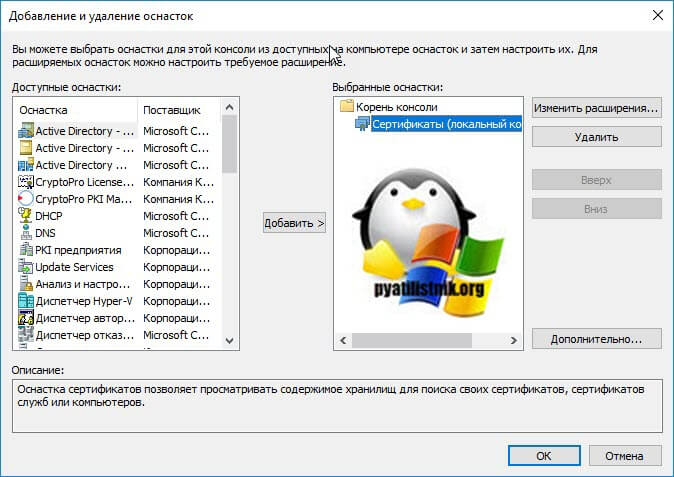

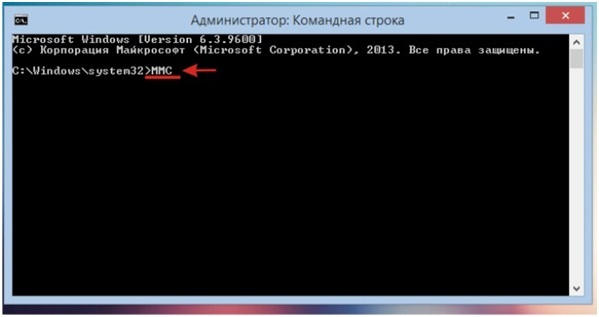

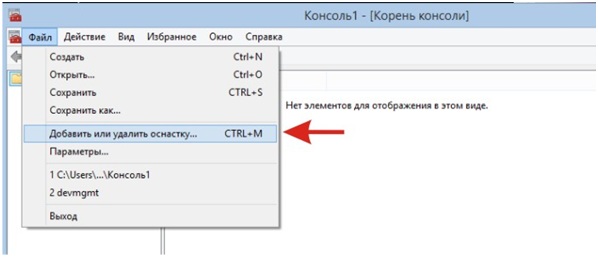

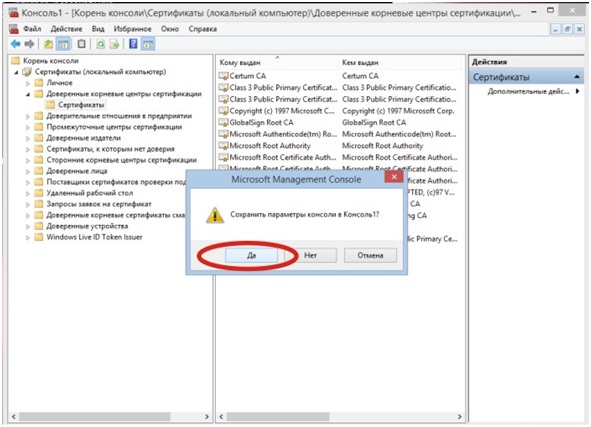

Вы также можете добавить цифровые сертификаты в Windows с помощью консоли управления Microsoft. Нажмите клавишу Win + R и введите «mmc» в «Выполнить», чтобы открыть окно ниже.

-

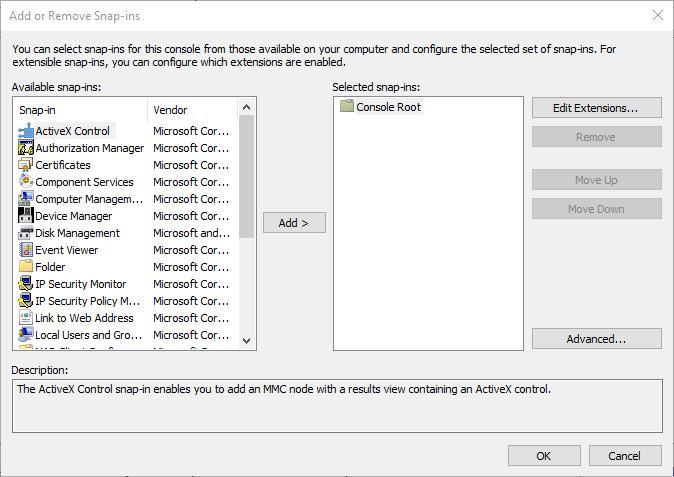

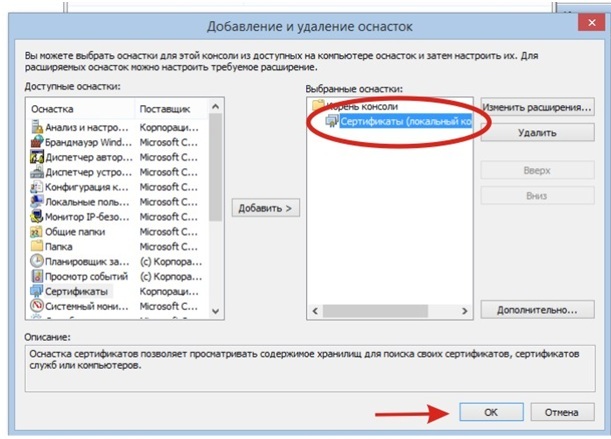

Нажмите Файл , а затем выберите Добавить/удалить оснастки , чтобы открыть окно на снимке экрана ниже.

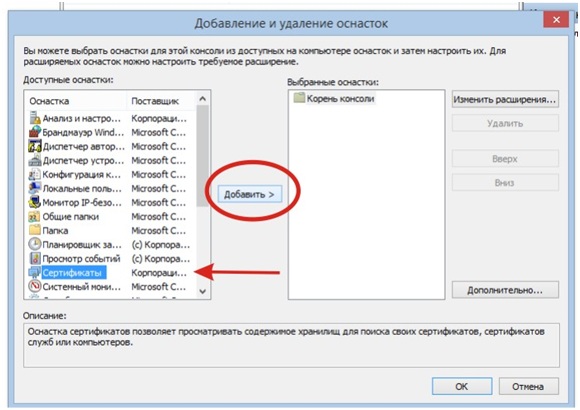

- Затем выберите Сертификаты и нажмите кнопку Добавить .

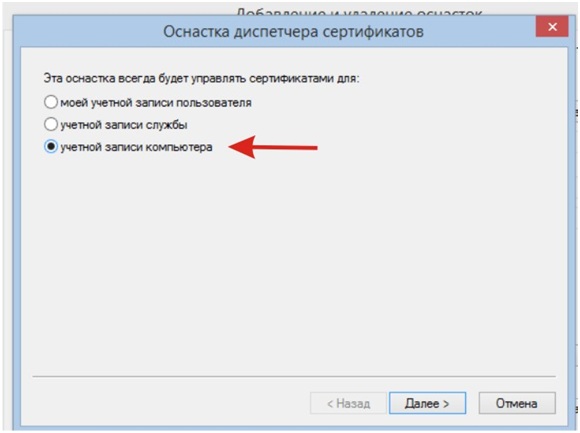

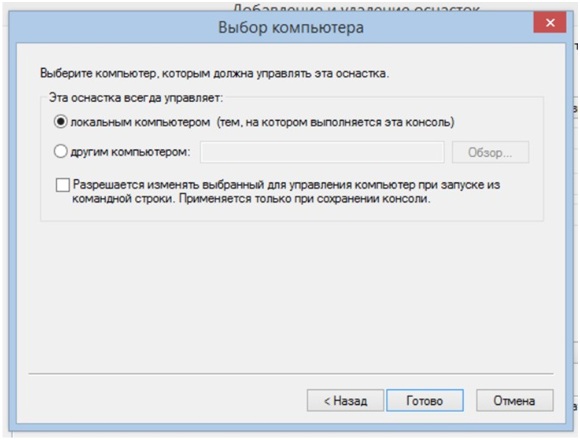

- Откроется окно оснастки «Сертификаты», в котором можно выбрать Учетная запись компьютера > Локальная учетная запись и нажать кнопку Готово , чтобы закрыть окно.

- Затем нажмите кнопку ОК в окне «Добавить или удалить оснастку».

-

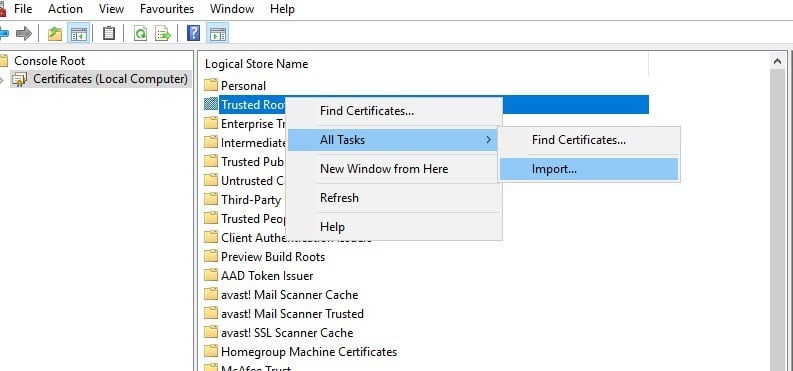

Теперь вы можете выбрать Сертификаты и щелкнуть правой кнопкой мыши Доверенные корневые центры сертификации в окне консоли MMC, как показано ниже.

- Затем нажмите Все задачи > Импорт , чтобы открыть окно мастера импорта сертификатов, из которого можно добавить цифровой сертификат в Windows.

Теперь вы установили новый доверенный корневой сертификат в Windows 10. Таким же образом вы можете добавить еще много цифровых сертификатов для этой ОС и других платформ Windows. Просто убедитесь, что сторонние цифровые сертификаты поступают от доверенных центров сертификации, таких как GoDaddy, DigiCert, Comodo, GlobalSign, Entrust и Symantec.

Примечание редактора . Этот пост был первоначально опубликован в апреле 2017 года и с тех пор был полностью переработан и обновлен для обеспечения свежести, точности и полноты.

Поддержка GlobalSign

- Откройте MMC (Пуск> Выполнить> MMC).

- Перейдите в File> Add / Remove Snap In.

- Дважды щелкните Сертификаты.

- Выберите Учетная запись компьютера.

- Выберите «Локальный компьютер»> «Готово».

- Щелкните OK, чтобы закрыть окно Snap-In.

- Щелкните [+] рядом с «Сертификаты»> «Личные»> «Сертификаты».

- Щелкните правой кнопкой мыши «Сертификаты» и выберите «Все задачи»> «Импорт».

Как установить сертификат вручную?

Установите промежуточные сертификаты или корневые сертификаты вручную

- Нажмите «Пуск», затем выберите «Выполнить» и введите mmc.

- Щелкните Файл и выберите Добавить / удалить привязку.

- Выберите «Добавить», выберите «Сертификаты» в списке «Автономная оснастка» и нажмите «Добавить».

- Выберите «Учетная запись компьютера» и нажмите «Далее».

- Выберите «Локальный компьютер» и нажмите «Готово».

Как установить сертификат?

Установить сертификат

- Откройте приложение «Настройки» вашего телефона.

- Коснитесь Security Advanced. Шифрование и учетные данные.

- В разделе «Хранилище учетных данных» нажмите «Установить сертификат». Сертификат Wi-Fi.

- В левом верхнем углу нажмите на значок.

- В разделе «Открыть из» нажмите, где вы сохранили сертификат.

- Коснитесь файла. …

- Введите имя сертификата.

- Нажмите «ОК».

Как вручную добавить сертификаты в локальное хранилище сертификатов?

Как я могу импортировать сертификаты в хранилище сертификатов локального компьютера MS Windows?

- Введите Пуск | Беги | MMC.

- Щелкните Файл | Добавить / удалить оснастку.

- В окне «Добавить или удалить оснастки» выберите «Сертификаты» и нажмите «Добавить».

- При появлении запроса выберите переключатель Учетная запись компьютера и нажмите Далее.

Как мне найти сертификаты на моем компьютере?

Для просмотра сертификатов текущего пользователя

- В меню «Пуск» выберите «Выполнить» и введите certmgr. msc. Появится инструмент диспетчера сертификатов для текущего пользователя.

- Чтобы просмотреть свои сертификаты, в разделе «Сертификаты — текущий пользователь» на левой панели разверните каталог для типа сертификата, который вы хотите просмотреть.

Как загрузить самозаверяющий сертификат?

Скачивание и импорт самозаверяющего сертификата

- Щелкните в области ошибки сертификата.

- Щелкните Просмотр сертификата.

- Щелкните вкладку Details.

- Проверить сертификат.

- Выберите Копировать в файл…

- Используйте мастер экспорта сертификатов, чтобы сохранить сертификат как файл X. 64 в кодировке Base-509.

Как установить URL-адрес сертификата?

Google Chrome

- Нажмите кнопку «Безопасность» (замок) в адресной строке.

- Щелкните Сертификат (действительный).

- Перейдите на вкладку Details.

- Нажмите кнопку «Копировать в файл…».

- Нажмите кнопку Далее.

- Выберите «X с кодировкой Base-64».

- Укажите имя файла, в который вы хотите сохранить сертификат SSL.

- Нажмите кнопки «Далее» и «Готово».

Как мне вручную установить сертификат Securly SSL в Windows?

В окне консоли управления Microsoft щелкните «Сертификаты (локальный компьютер)». Щелкните правой кнопкой мыши «Надежный корень. Сертификация Полномочия »на левой панели и выберите« Все задачи », а затем« Импорт ». Нажмите «Далее» в «Мастере импорта сертификатов». Найдите место, где вы сохранили сертификат Securly, и выберите его.

Как вручную установить сертификат Securly SSL в Chrome?

Безопасная ручная установка SSL-сертификата в Chrome

- Нажмите «Показать дополнительные настройки», выделенные ниже.

- В разделе HTTPS / SSL нажмите Управление сертификатами.

- Щелкните вкладку «Авторитеты».

- Нажмите на Импорт.

- Импортируйте файл «securly_self_signed_cert_exp_20200130.pem», выбрав файл и нажав «Открыть».

Как включить SSL-сертификат?

Включить SSL / TLS в Google Chrome

- Откройте Google Chrome.

- Нажмите Alt + f и выберите настройки.

- Выберите опцию Показать дополнительные настройки.

- Прокрутите вниз до раздела «Сеть» и нажмите кнопку «Изменить настройки прокси».

- Теперь перейдите на вкладку Advanced.

- Прокрутите вниз до категории «Безопасность».

- Теперь установите флажки для вашей версии TLS / SSL.

Как установить корневой сертификат?

Установите корневые сертификаты на Android

- Подключите телефон к ПК с помощью USB-кабеля.

- Щелкните Продолжить на веб-сайт.

- В адресной строке щелкните сертификат правой кнопкой мыши и выберите Просмотреть сертификаты.

- В диалоговом окне сертификата щелкните вкладку «Подробности».

- Щелкните Копировать в файл.

- В мастере выберите двоичный код X в кодировке Base-64.

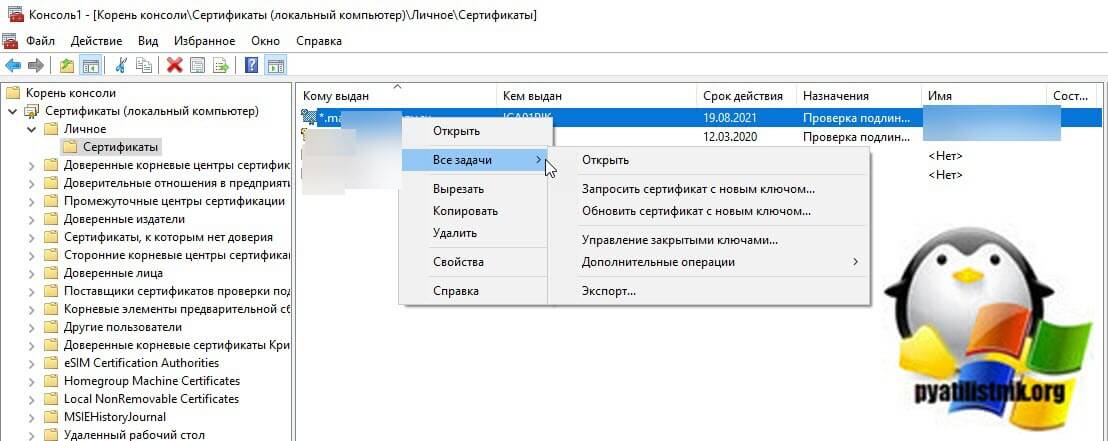

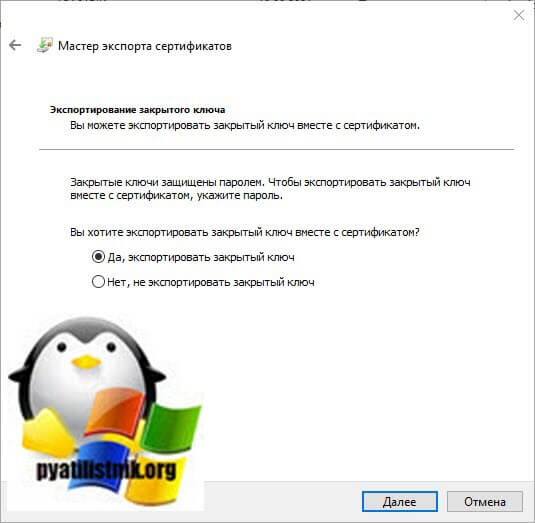

Как экспортировать закрытый ключ из сертификата?

Перейдите в: Сертификаты> Личные> Сертификаты. Щелкните правой кнопкой мыши сертификат, который вы хотите экспортировать, перейдите в раздел «Все задачи» и нажмите «Экспорт». Нажмите «Далее» в мастере экспорта сертификатов, чтобы начать процесс. Выберите «Да, экспортировать закрытый ключ» и нажмите «Далее».

Как добавить доверенный сертификат в Windows?

Разверните Политики> Параметры Windows> Параметры безопасности> Политики открытого ключа. Щелкните правой кнопкой мыши Trusted Root Certification. Полномочия и выберите Импорт. Нажмите «Далее» и «Обзор», чтобы выбрать сертификат ЦС, который вы скопировали на устройство. Щелкните Готово, а затем ОК.

Где сертификат локального компьютера?

Это хранилище сертификатов находится в реестр под корнем HKEY_LOCAL_MACHINE. Этот тип хранилища сертификатов является локальным для учетной записи пользователя на компьютере.

Как добавить сертификат в связку ключей на моем компьютере?

Щелкните значок, чтобы запустить приложение, затем щелкните меню «Файл» и «Импортировать элементы». Найдите файл корневого сертификата и выберите «Система» в раскрывающемся списке «Целевая связка ключей».вниз по меню. Введите свой пароль, если будет предложено это сделать, и войдите в систему и выйдите из нее, или перезагрузите его.

Содержание

- Введение

- Что такое сертификат PFX

- Логические хранилища

- Модуль PKI

- Поиск и выбор сертификата

- Создание сертификата

- Установка сертификата pfx

- Добавление сертификата в список доверенных

- Проверка наличия дубликата сертификата

- Экспорт и импорт сертификата

- Экспорт сертификата pfx

- Импорт сертификата pfx

- Как экспортировать сертификат cer из pfx

- Удаление сертификата

- Удаление с помощью thumbprint

- Поиск и удаление сертификата с помощью сопоставления значений

- Диспетчер сертификатов Windows

Введение

Сертификат – это контейнер для открытого ключа. Он включает в себя такую информацию как значение открытого ключа, имя сервера или пользователя, некоторую дополнительную информацию о сервере или пользователе, а также содержит электронную подпись, сформированную издающим центром сертификации (ЦС). Ранее мы уже писали о работе с сертификатами pfx с помощью openssl, теперь рассмотрим использование встроенных средств, а именно powershell.

Что такое сертификат PFX

Файл .pfx, который не следует путать с .cer, представляет собой архив PKCS#12; это пакет, который может содержать несколько объектов с дополнительной защитой паролем. Обычно он содержит сертификат (возможно, со своим набором цепочки сертификатов верхнеуровневых УЦ) и соответствующий закрытый ключ. В то время как PFX может содержать в себе несколько сертификатов, файл .cer содержит один единственный сертификат без пароля и закрытого ключа. В Windows все сертификаты находятся в логических местах хранения, называемых хранилищами сертификатов.

Одним из самых распространенных областей применения сертификатов PFX является подпись кода (code signing). Также, в случае защиты надежным паролем pfx можно передавать по открытым каналам связи.

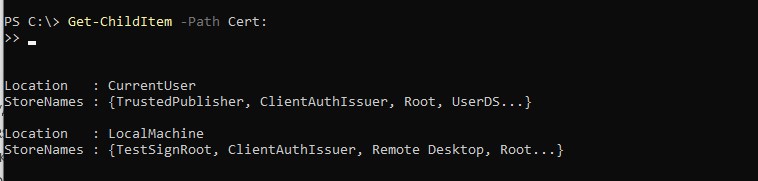

Логические хранилища

Логические хранилища – это виртуальные месторасположения, в которых которых локально храняться сертификаты как для пользователя так и для компьютера. Powershell использует Cert PSDrive для сопоставления сертификатов с физическими хранилищами. Наименование логических хранилищ Certificates Microsoft Management Console (MMC) отличается от маркировки хранилища Cert PSDrive. В таблице ниже показано сравнение между ними:

| CERT: | CERTIFICATES MMC |

|---|---|

| My | Личные |

| Remote Desktop | Удаленный рабочий стол |

| Root | Доверенные корневые центры сертификации |

| CA | Промежуточные центры сертификации |

| AuthRoot | Сторонние корневые центры сертификации |

| TrustedPublisher | Доверенные издатели |

| Trust | Доверительные отношения в предприятии |

| UserDS | Объект пользователя Active Directory |

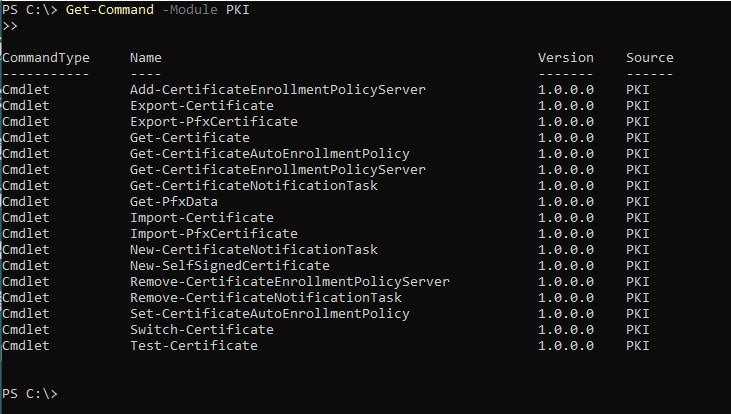

Модуль PKI

Утилита MakeCert.exe, входящая в состав Microsoft .NET Framework SDK и Microsoft Windows SDK, используется для создания самоподписанного сертификата. В системе, где не установлен Windows SDK, для управления сертификатами используются команды модуля Powershell PKI.

Чтобы перечислить все команды, доступные в модуле PKI, выполните следующую команду:

Get-Command -Module PKI

Командлеты, используемые в этой статье, описаны ниже:

Export-PfxCertificate

Командлет Export-PfxCertificate экспортирует сертификат или объект PFXData в файл Personal Information Exchange (PFX). По умолчанию экспортируются расширенные свойства и вся цепочка.

Get-Certificate

КомандлетGet-Certificate можно использовать для отправки запроса на сертификат и установки полученного сертификата, установки сертификата из запроса на сертификат, а также для регистрации в службе каталогов протокола LDAP.

Get-PfxData

Командлет Get-PfxData извлекает содержимое файла Personal Information Exchange (PFX) в структуру, содержащую сертификат конечного субъекта, любые промежуточные и корневые сертификаты.

Import-PfxCertificate

КомандлетImport-PfxCertificate импортирует сертификаты и закрытые ключи из файла PFX в локальное хранилище.

New-SelfSignedCertificate

Командлет New-SelfSignedCertificate создает самоподписанный сертификат. С помощью параметра CloneCert указанный сертификат может быть создан на основе существующего сертификата с копированием всех параметров из оригинального сертификата, за исключением открытого ключа.

Поиск и выбор сертификата

В Powershell Cert: PSDrive используется для вывода списка сертификатов в определенном хранилище. Чтобы вывести оба хранилища в Cert: PSDrive, выполните следующую команду:

Get-ChildItem -Path Cert:Будут показаны месторасположения сертификатов для CurrentUser и LocalMachine. Чтобы перечислить сертификаты для доверенных корневых центров сертификации LocalMachine, выполните следующую команду:

Get-ChildItem -Path Cert:LocalMachineRootВозвращаемый объект будет представлять собой сертификаты, которые можно изменить, удалить или экспортировать.

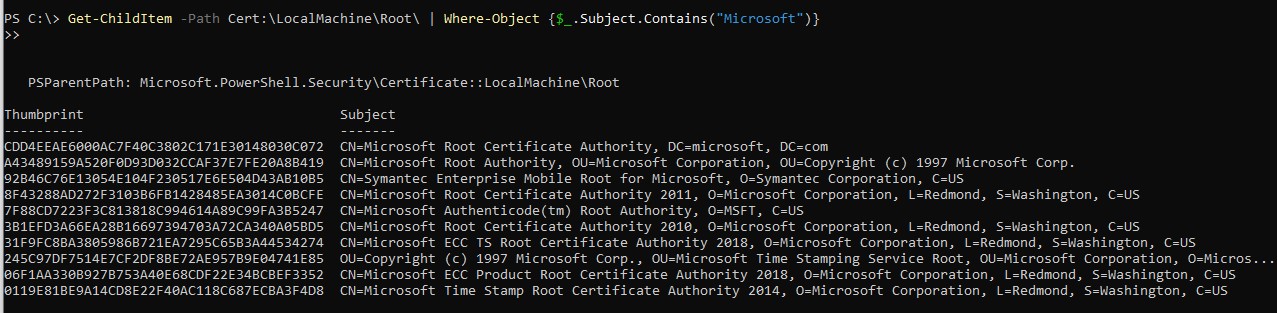

Команду Get-ChildItem можно комбинировать с Where-Object для поиска конкретных сертификатов. Приведенная ниже команда найдет сертификат, предположительно выданный Microsoft, проверяя свойство Subject сертификатов:

Get-ChildItem -Path Cert:LocalMachineRoot | Where-Object {$_.Subject.Contains("Microsoft")}У выведенных в сертификатов часть значения Subject будет содержать Microsoft.

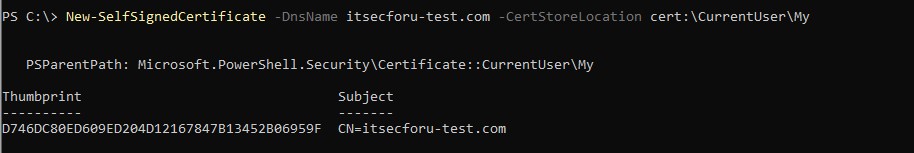

Создание сертификата

Для создания сертификата необходимо указать значения -DnsName (имя DNS-сервера) или -Subject и -CertStoreLocation (хранилище сертификатов, в которое будет помещен созданный сертификат). Чтобы создать сертификат для DNS itsecforu-test.com и установить его в список Личные сертификаты в системе, выполните следующую команду:

New-SelfSignedCertificate -DnsNameitsecforu-test.com -CertStoreLocation cert:CurrentUserMyКоманда генерирует новый сертификат и устанавливает его в личное хранилище пользователя. При открытии certmgr.msc ( certlm.msc – для локального компьютера соответственно ) сертификат появится в разделе Personal. В выводе будут показаны сведения о только что созданном сертификате, включая его отпечаток:

По умолчанию самоподписанный сертификат генерируется со следующими настройками:

- Криптографический алгоритм: RSA;

- Длина ключа: 2048 бит;

- Допустимое использование ключа: Проверка подлинност клиента и Проверка подлинности сервера;

- Сертификат может быть использован для цифровой подписи, шифрования ключей;

- Срок действия: 1 год.

Срок действия сгенерированного сертификата ограничен одним годом. Для увеличения срока действия сертификата необходимо указать соответствующий атрибут Date с увеличенным значением срока действия с помощью ключа -notafter. Чтобы выпустить сертификат на 5 лет, выполните приведенную ниже команду:

$expiry_year = (Get-Date).AddYears(5)

New-SelfSignedCertificate -DnsName itsecforu-test.com -notafter $expiry_year -CertStoreLocation Cert:CurrentUserMyНовые сертификаты могут быть созданы только в личных хранилищах Cert:LocalMachineMy или Cert:CurrentUserMy. Выполните приведенную ниже команду help для просмотра всех остальных параметров, принимаемых командой New-SelfSignedCertificate:

help New-SelfSignedCertificate -FullУстановка сертификата pfx

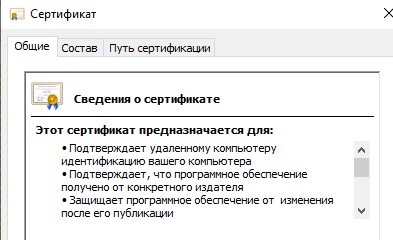

Сертификат может быть установлен в различные места хранения, каждое место хранения имеет свое определенное назначение, но в этой статье мы будем устанавливать в четыре места Cert:CurrentUserMy, Cert:LocalMachineMy, Cert:CurrentUserRoot и Cert:LocalMachineRoot. Расположение My является личным хранилищем для ненадежных приложений, а Root – хранилищем для доверенных сертификатов.

Команда, используемая для установки общего сертификата, отличается от команды для установки сертификата PFX. Для установки сертификата pfx используется команда Powershell Import-PfxCertificate.

Чтобы установить сертификат PFX в личное хранилище текущего пользователя, используйте следующую команду:

Import-PfxCertificate -FilePath ./itsecforu.pfx -CertStoreLocation Cert:CurrentUserMy -Password P@sw0rd

Для установки в личное местоположение системы измените местоположение хранилища в команде выше с Cert:CurrentUserMy на Cert:LocalMachineMy.

Чтобы установить PFX сертификат в доверенное хранилище текущего пользователя, используйте следующую команду:

Import-PfxCertificate -FilePath ./itsecforu.pfx -CertStoreLocation Cert:CurrentUserRoot -Password P@sw0rd

При установке в корневое расположение текущего пользователя появится диалоговое окно для подтверждения установки сертификата, но при установке в системное корневое расположение никакого диалога не появится. Для установки в системное доверенное место измените расположение хранилища в команде выше с Cert:CurrentUserRoot на Cert:LocalMachineRoot.

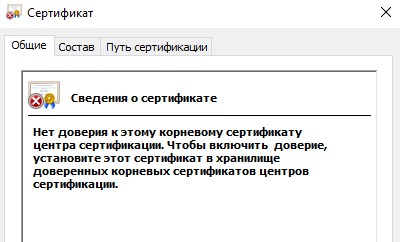

Добавление сертификата в список доверенных

Недоверенный сертификат гораздо опаснее и подозрительнее, чем отсутствие сертификата вообще, поэтому важно добавить наш сертификат в доверенные корневые сертификаты.

Сертификаты могут быть созданы только в хранилище Cert:LocalMachineMy или Cert:CurrentUserMy . Поскольку любой сертификат в этом месте по умолчанию помечен как недоверенный, чтобы сделать его легитимным, необходимо его переместить из Cert:LocalMachineMy или Cert:CurrentUserMy в Cert:LocalMachineRoot и Cert:CurrentUserRoot соответственно.

Move-Item -Path$cert-Destination "Cert:LocalMachineRoot"Проверка наличия дубликата сертификата

Чтобы избежать повторного добавления уже существующего сертификата в хранилище сертификатов, перед добавлением нового сертификата с тем же значением Subject следует проверить и удалить уже имеющийся сертификат. Powershell автоматически создает путь виртуального диска для метки cert: и ведет себя как обычный каталог. В приведенном ниже фрагменте проверяется путь cert:LocalMachineMy хранилища сертификатов, чтобы найти сертификат по значению Subject.

$cert_name = "itsecforu-test.com"

ForEach ($cert in (ls cert:CurrentUserMy)) {

If ($cert.Subject -eq "CN=$cert_name") {

//the certificate can be deleted or edited in here

}

}

Экспорт и импорт сертификата

Команды для импорта и экспорта pfx-сертификата отличаются от команд для экспорта и импорта обычного сертификата. Команда Import-PfxCertificate используется для импорта запароленного сертификата pfx, а команда Export-PfxCertificate – для экспорта сертификата из места хранения в новое местоположение файла.

Экспорт сертификата pfx

Для экспорта сертификата pfx необходим пароль для шифрования закрытого ключа. В приведенном ниже примере мы используем значение Subject для поиска экспортируемого сертификата, выбрав сертификат, значение Subject которого равно itsecforu-test.com

$certificate = Get-ChildItem -Path Cert:CurrentUserMy | Where-Object {$_.Subject -match "itsecforu-test.com"}

После выбора сертификата его можно экспортировать из места хранения в папку с помощью приведенной ниже команды:

$pass= "Qwerty123" | ConvertTo-SecureString -AsPlainText -Force

Export-PfxCertificate -Cert $certificate -FilePath $env:USERPROFILEDocumentsitsecforu-test.com.pfx -Password $pass

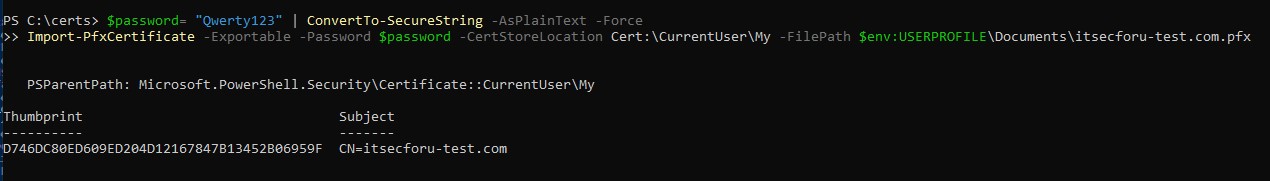

Импорт сертификата pfx

Скаченные или экспортированные сертификаты pfx можно установить с помощью команды Import-PfxCertificate. Для импорта требуется пароль для сертификата и местоположение.

Команда ниже импортирует сертификат pfx, который мы экспортировали ранее:

$password= "Qwerty123" | ConvertTo-SecureString -AsPlainText -Force Import-PfxCertificate -Exportable -Password $password -CertStoreLocation Cert:CurrentUserMy -FilePath $env:USERPROFILEDocumentsitsecforu-test.com.pfx

Параметр -Exportable отмечает закрытый ключ как экспортируемый.

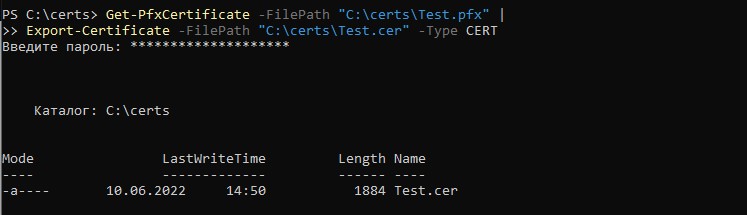

Как экспортировать сертификат cer из pfx

Для экспорта сертификата из файла pfx используется комбинированная команда Get-PfxCertificate и Export-Certificate. Get-PfxCertificate используется для поиска сертификата pfx, а Export-Certificate – для экспорта указанного сертификата в FilePath. Требуется ввод пароля от pfx контейнера Ниже приведенная команда экспортирует сертификат в кодировке DER (двоичный) из файла pfx.

Get-PfxCertificate -FilePath "C:certsTest.pfx" |

Export-Certificate -FilePath "C:certsTest.cer" -Type CERT

Обратите внимание на параметр-Type, который используется для указания типа экспортируемого сертификата, в данном примере это сертификат CERT в кодировке DER (двоичный). Существуют и другие типы, они перечислены ниже.

-Type <CertType> Указывает тип выходного файла для экспорта сертификатов следующим образом. -- SST: формат файла Microsoft serialized certificate store (.sst), который может содержать один или несколько сертификатов. Это значение по умолчанию для нескольких сертификатов. -- CERT: формат файла .cer, который содержит один сертификат в DER-кодировке. Это значение по умолчанию для одного сертификата. -- P7B: формат файла PKCS#7, который может содержать один или несколько сертификатов.

Удаление сертификата

Для удаления сертификата можно использовать команду Remove-Item в Powershell. Перед удалением сертификата необходимо узнать его значение thumbprint (отпечатка) или определить сам объект сертификата.

Удаление с помощью thumbprint

В приведенном ниже фрагменте для удаления используется отпечаток сертификата…

Get-ChildItem Cert:CurrentUserMy7da4d700318ee2a08f96aab9bc71990ca6376053| Remove-Item

Поиск и удаление сертификата с помощью сопоставления значений

Сертификат можно искать в хранилище с помощью команды Where-Object, которая принимает условный оператор, соответствующий искомому сертификату.

Get-ChildItem Cert:CurrentUserMy |

Where-Object { $_.Subject -match 'itsecforu-test.com' } |

Remove-Item

Обратите внимание, что мы используем значения поля сертификата Subject , другие возможные параметры – Thumbprint и SerialNumber.

Диспетчер сертификатов Windows

Диспетчер сертификатов Windows (certmgr.msc) – это приложение с графическим интерфейсом Windows для управления сертификатами. Найдите certmgr в меню Пуск, чтобы открыть Windows Certificates MMC или введите certmgr.msc в командной строке. Вид консоли предоставляет собой обзор всех локальных хранилищ.

Сертификаты можно устанавливать, удалять, импортировать и экспортировать из диспетчера сертификатов Windows.

Learn to manage the certificates on your device

by Matthew Adams

Matthew is a freelancer who has produced a variety of articles on various topics related to technology. His main focus is the Windows OS and all the things… read more

Updated on September 27, 2022

Reviewed by

Vlad Turiceanu

Passionate about technology, Windows, and everything that has a power button, he spent most of his time developing new skills and learning more about the tech world. Coming… read more

- Root certificates help your browser determine whether certain websites are genuine and safe to open.

- A trusted certificate is required in case the digital certificate is not from a trusted authority.

- Although Windows 10 already has built-in certificates, you can also install new ones.

- Read on to find out how to install trusted root certificates on Windows 10/11.

XINSTALL BY CLICKING THE DOWNLOAD FILE

This software will repair common computer errors, protect you from file loss, malware, hardware failure and optimize your PC for maximum performance. Fix PC issues and remove viruses now in 3 easy steps:

- Download Restoro PC Repair Tool that comes with Patented Technologies (patent available here).

- Click Start Scan to find Windows issues that could be causing PC problems.

- Click Repair All to fix issues affecting your computer’s security and performance

- Restoro has been downloaded by 0 readers this month.

Root certificates are public key certificates that help your browser determine whether communication with a website is genuine and is based upon whether the issuing authority is trusted and if the digital certificate remains valid.

If a digital certificate is not from a trusted authority, you’ll get an error message along the lines of “There is a problem with this website’s security certificate” and the browser might block communication with the website.

Windows 10 has built-in certificates and automatically updates them. However, you can still manually add more root certificates to Windows 10 from certificate authorities (CAs).

There are numerous certificate issuing authorities, with Comodo and Symantec among the best known.

How can I add a certificate to a trusted root in Windows 10/11?

- Install certificates from trusted CAs

- Install Trusted Root Certificates with the Microsoft Management Console

1. Install certificates from trusted CAs

This is how you can add digital certificates to Windows 10/11 from trusted CAs.

- First, you’ll need to download a root certificate from a CA. For example, you could download one from the GeoTrust site.

- Next, open Local Security Policy in Windows by pressing the Win key + R hotkey and entering ‘secpol.msc’ in Run’s text box. Note that Windows 10 Home edition doesn’t include the Local Security Policy editor. If your Windows key doesn’t work, check our quick guide to fix it.

- Then, click Public Key Policies and Certificate Path Validation Settings to open a Certificate Path Validation Settings Properties window.

- Click the Stores tab and select the Define these policy settings check box.

- Select the Allow user trusted root CAs to be used to validate certificates and Allow users to trust peer trust certificates options if they’re not already selected.

- You should also select the Third-Party Root CAs and Enterprise Root CAs checkbox and press the Apply > OK buttons to confirm the selected settings.

- Next, press the Win key + R hotkey and enter ‘certmgr.msc’ in Run’s text box to open the window shown in the snapshot directly below. That’s the Certification Manager which lists your digital certificates.

- Click Trusted Root Certification Authorities and right-click Certificates to open a context menu.

- Select All Tasks > Import on the context menu to open the window shown below.

- Press the Next button, click Browse, and then select the digital certificate root file saved to your HDD.

- Press Next again to select the Automatically select the certificate store based on the type of certificate option.

- Then you can press Next > Finish to wrap up the import wizard. A window will open confirming that “the import was successful.”

Most Windows 10 users have no idea how to edit the Group Policy. Learn how you can do it by reading our simple article.

You don’t have the Group Policy Editor on your Windows PC? Get it right now in just a couple of easy steps with our guide on how to install the Group Policy Editor on Windows 10.

2. Install Trusted Root Certificates with the Microsoft Management Console

1. Press the Win key + R hotkey to open the Run dialog.

2. Input mmc in Run and press Enter to open the window below.

3. Click File and then select Add/Remove Snap-ins to open the window in the snapshot below.

4. Next, you should select Certificates and press the Add button.

Some PC issues are hard to tackle, especially when it comes to corrupted repositories or missing Windows files. If you are having troubles fixing an error, your system may be partially broken.

We recommend installing Restoro, a tool that will scan your machine and identify what the fault is.

Click here to download and start repairing.

5. A Certificates Snap-in window opens from which you can select Computer account >Local Account, and press the Finish button to close the window.

6. Then press the OK button in the Add or Remove Snap-in window.

7. Now you can select Certificates and right-click Trusted Root Certification Authorities on the MMC console window as below.

8. Then you can click All Tasks > Import to open the Certificate Import Wizard window.

9. From the Certificate Import Wizard window, you can add the digital certificate to Windows.

You can also install root certificates on Windows 10/11 with the Microsoft Management Console. The process is easy and simple, and the console can be accessed via the Run dialog.

If Microsoft Management Console can’t create a new document, follow the easy steps in our guide to solving the issue.

Can’t load the Microsoft Management Console? Our step-by-step guide will help you sort things out.

Now you’ve installed a new trusted root certificate in Windows 10/11. You can add many more digital certificates to that OS and other Windows platforms in a similar manner.

Just make sure that the third-party digital certificates come from trusted CAs, such as GoDaddy, DigiCert, Comodo, GlobalSign, Entrust, and Symantec.

If you have any more suggestions or questions, leave them in the comments section below and we’ll certainly check them out.

Newsletter

Learn to manage the certificates on your device

by Matthew Adams

Matthew is a freelancer who has produced a variety of articles on various topics related to technology. His main focus is the Windows OS and all the things… read more

Updated on September 27, 2022

Reviewed by

Vlad Turiceanu

Passionate about technology, Windows, and everything that has a power button, he spent most of his time developing new skills and learning more about the tech world. Coming… read more

- Root certificates help your browser determine whether certain websites are genuine and safe to open.

- A trusted certificate is required in case the digital certificate is not from a trusted authority.

- Although Windows 10 already has built-in certificates, you can also install new ones.

- Read on to find out how to install trusted root certificates on Windows 10/11.

XINSTALL BY CLICKING THE DOWNLOAD FILE

This software will repair common computer errors, protect you from file loss, malware, hardware failure and optimize your PC for maximum performance. Fix PC issues and remove viruses now in 3 easy steps:

- Download Restoro PC Repair Tool that comes with Patented Technologies (patent available here).

- Click Start Scan to find Windows issues that could be causing PC problems.

- Click Repair All to fix issues affecting your computer’s security and performance

- Restoro has been downloaded by 0 readers this month.

Root certificates are public key certificates that help your browser determine whether communication with a website is genuine and is based upon whether the issuing authority is trusted and if the digital certificate remains valid.

If a digital certificate is not from a trusted authority, you’ll get an error message along the lines of “There is a problem with this website’s security certificate” and the browser might block communication with the website.

Windows 10 has built-in certificates and automatically updates them. However, you can still manually add more root certificates to Windows 10 from certificate authorities (CAs).

There are numerous certificate issuing authorities, with Comodo and Symantec among the best known.

How can I add a certificate to a trusted root in Windows 10/11?

- Install certificates from trusted CAs

- Install Trusted Root Certificates with the Microsoft Management Console

1. Install certificates from trusted CAs

This is how you can add digital certificates to Windows 10/11 from trusted CAs.

- First, you’ll need to download a root certificate from a CA. For example, you could download one from the GeoTrust site.

- Next, open Local Security Policy in Windows by pressing the Win key + R hotkey and entering ‘secpol.msc’ in Run’s text box. Note that Windows 10 Home edition doesn’t include the Local Security Policy editor. If your Windows key doesn’t work, check our quick guide to fix it.

- Then, click Public Key Policies and Certificate Path Validation Settings to open a Certificate Path Validation Settings Properties window.

- Click the Stores tab and select the Define these policy settings check box.

- Select the Allow user trusted root CAs to be used to validate certificates and Allow users to trust peer trust certificates options if they’re not already selected.

- You should also select the Third-Party Root CAs and Enterprise Root CAs checkbox and press the Apply > OK buttons to confirm the selected settings.

- Next, press the Win key + R hotkey and enter ‘certmgr.msc’ in Run’s text box to open the window shown in the snapshot directly below. That’s the Certification Manager which lists your digital certificates.

- Click Trusted Root Certification Authorities and right-click Certificates to open a context menu.

- Select All Tasks > Import on the context menu to open the window shown below.

- Press the Next button, click Browse, and then select the digital certificate root file saved to your HDD.

- Press Next again to select the Automatically select the certificate store based on the type of certificate option.

- Then you can press Next > Finish to wrap up the import wizard. A window will open confirming that “the import was successful.”

Most Windows 10 users have no idea how to edit the Group Policy. Learn how you can do it by reading our simple article.

You don’t have the Group Policy Editor on your Windows PC? Get it right now in just a couple of easy steps with our guide on how to install the Group Policy Editor on Windows 10.

2. Install Trusted Root Certificates with the Microsoft Management Console

1. Press the Win key + R hotkey to open the Run dialog.

2. Input mmc in Run and press Enter to open the window below.

3. Click File and then select Add/Remove Snap-ins to open the window in the snapshot below.

4. Next, you should select Certificates and press the Add button.

Some PC issues are hard to tackle, especially when it comes to corrupted repositories or missing Windows files. If you are having troubles fixing an error, your system may be partially broken.

We recommend installing Restoro, a tool that will scan your machine and identify what the fault is.

Click here to download and start repairing.

5. A Certificates Snap-in window opens from which you can select Computer account >Local Account, and press the Finish button to close the window.

6. Then press the OK button in the Add or Remove Snap-in window.

7. Now you can select Certificates and right-click Trusted Root Certification Authorities on the MMC console window as below.

8. Then you can click All Tasks > Import to open the Certificate Import Wizard window.

9. From the Certificate Import Wizard window, you can add the digital certificate to Windows.

You can also install root certificates on Windows 10/11 with the Microsoft Management Console. The process is easy and simple, and the console can be accessed via the Run dialog.

If Microsoft Management Console can’t create a new document, follow the easy steps in our guide to solving the issue.

Can’t load the Microsoft Management Console? Our step-by-step guide will help you sort things out.

Now you’ve installed a new trusted root certificate in Windows 10/11. You can add many more digital certificates to that OS and other Windows platforms in a similar manner.

Just make sure that the third-party digital certificates come from trusted CAs, such as GoDaddy, DigiCert, Comodo, GlobalSign, Entrust, and Symantec.

If you have any more suggestions or questions, leave them in the comments section below and we’ll certainly check them out.

Newsletter

В этой инструкции подробно о том, как проверить наличие установленных сертификатов Национального Удостоверяющего Центра Минцифры России и установить их в Windows 11, Windows 10 и других версиях системы для беспроблемной работы со Сбербанком в Google Chrome, Microsoft Edge или других браузерах.

Проверка наличия установленных российских сертификатов

Для быстрой проверки того, установлены ли сертификаты Минцифры на сайте Сбербанка есть специальная страница http://www.sberbank.ru/ru/certificates.

Достаточно перейти на неё и посмотреть на результат. Если в нём указано: «Сертификаты не найдены», значит в текущем браузере (и, соответственно, в системе в целом) необходимых для работы российских сертификатов нет и их требуется установить.

Вы можете обойтись и без ручной установки российских сертификатов, для этого потребуется скачать и установить Яндекс Браузер или браузер Атом, где поддержка сертификатов НУЦ Минцифры встроена.

Установка сертификатов НУЦ Минцифры в Windows 11 и Windows 10

Для того, чтобы установить корневые сертификаты НУЦ Минцифры для Сбербанк онлайн и других государственных Интернет-сервисов в Windows, используйте следующие шаги:

- Скачайте корневой сертификат и выпускающий сертификат. Ссылки доступны на сайте госуслуг в разделе «Сертификаты для Windows» — https://www.gosuslugi.ru/crt, либо можно использовать прямые ссылки для загрузки файлов: russian_trusted_root_ca.cer и russian_trusted_sub_ca.cer

- Если файл сертификата открывается в браузере как простой текст с кодом, нажмите по ссылке правой кнопкой мыши и выберите пункт «Сохранить ссылку как» для сохранения файла сертификата.

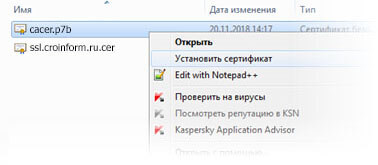

- Нажмите правой кнопкой мыши по первому из скачанных файлов: russian_trusted_root_ca.cer — корневому сертификату и выберите пункт «Установить сертификат» в контекстном меню.

- Подтвердите открытие сертификата.

- Выберите опцию «Текущий пользователь».

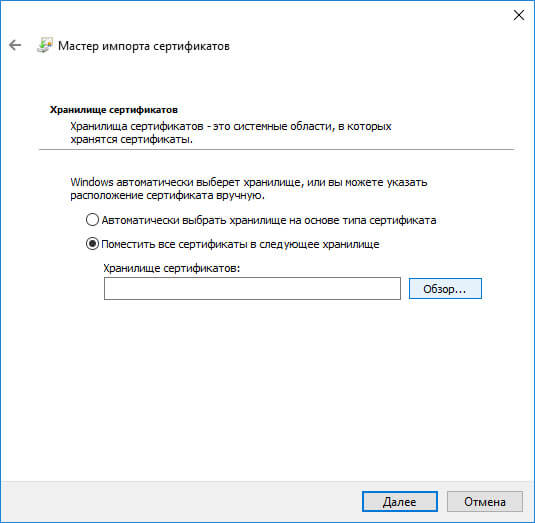

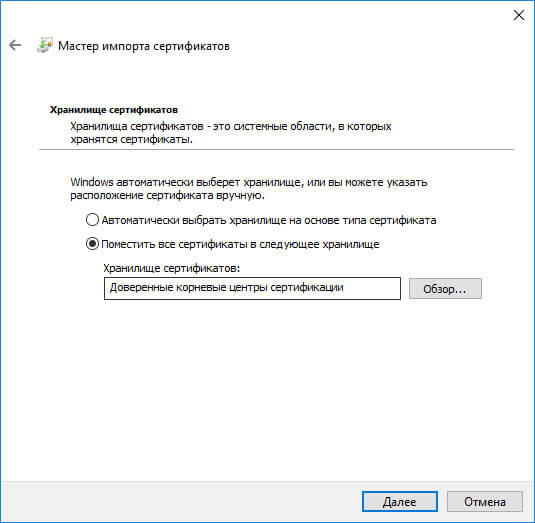

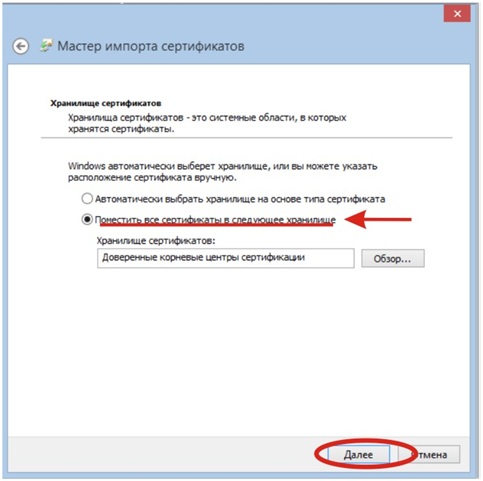

- Выберите «Поместить все сертификаты в следующее хранилище», нажмите «Обзор» и выберите «Доверенные корневые центры сертификации».

- Нажмите «Готово» и еще раз подтвердите установку. Корневой сертификат установлен.

- Начните установку выпускающего сертификата: правый клик по файлу russian_trusted_sub_ca.cer — установить сертификат. Пройдите все шаги установки, не меняя каких-либо параметров: то есть на этапе выбора хранилища сертификатов оставьте выбранным пункт «Автоматически выбрать хранилище на основе типа сертификата».

После завершения установки сертификатов Минцифры потребуется перезапустить браузер (в некоторых случаях — Windows), чтобы они начали работать. Для проверки достаточно зайти на ту же страницу http://www.sberbank.ru/ru/certificates на сайте Сбербанка:

Как видите, всё работает и, когда Сбербанк онлайн полностью перейдёт на российские сертификаты, он останется доступным на вашем компьютере.

Дополнительная информация

Если вам потребуется установить те же сертификаты на Android или iPhone:

- На Android — скачиваем те же файлы, что были указаны выше, затем установите их в том же порядке через средства установки сертификатов в настройках (проще всего использовать поиск по слову «Сертификат» в настройках Android, так как конкретный путь отличается на разных моделях смартфонов и в разных версиях ОС). После установки сертификатов может потребоваться очистить кэш браузера.

- Для iOS потребуется скачать профиль с корневым и выпускающим сертификатами https://gu-st.ru/content/Other/doc/russiantrusted.mobileconfig. После его скачивания в приложении «Настройки» появится пункт «Профиль загружен», нажмите по нему и затем нажмите «Установить». После установки профиля зайдите в Настройки — Основные — Об этом устройстве, откройте пункт «Доверие сертификатам» внизу и включите доверие к сертификату «Russian Trusted Root CA».

Содержание

- Как импортировать сертификат windows 10

- Примеры сценариев при импорте и экспорте сертификата

- Импорт сертификата в Windows

- Экспорт сертификата Windows

- Как импортировать сертификат windows 10

- Установка сертификатов — для Windows 10 (Vista, 7,

- Шаг 1. Загрузите сертификаты КриптоПро CSP

- Шаг 2. Установка основного сертификата ssl.croinform.cer

- Шаг 3. Установка сертификатов из контейнера cacer.p7b

- Как выполнить экспорт или импорт сертификатов и ключей Windows

- Импорт сертификата и закрытого ключа

- Экспорт сертификата и закрытого ключа

- Как установить корневые сертификаты Windows 10

- Как добавить корневые сертификаты Windows 10 вручную?

- Способ 1. Установите сертификаты из доверенных ЦС

- Способ 2. Установите сертификаты с помощью консоли управления Microsoft

- Как установить личный сертификат

- Установка через меню «Установить личный сертификат»

Как импортировать сертификат windows 10

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов рунета Pyatilistnik.org. В прошлый раз мы с вами успешно настроили сеть на CentOS 7.6, двигаемся вперед. В сегодняшней публикации я вам хочу продемонстрировать, как вы можете выполнить экспорт сертификата или импорт сертификата из хранилища Windows. Уверен, что вы сами с легкостью можете найти кучу разных сценариев при которых вы можете использовать мою инструкцию.

Примеры сценариев при импорте и экспорте сертификата

Если вы мой постоянный читатель, то вам уже должны быть знакомы понятие SSL сертификата, его виды и назначение. Сейчас уже сложно себе представить работу юридических лиц, ИП и обычных граждан без сертификатов и ЭЦП. Многие программы используют их для шифрования трафика, например при документообороте или при доступе к сервису, очень частый пример, это кабинет клиент-банка.

В большинстве случаев у людей на компьютере установлена операционная система Windows, она не идеальна и бывают частые случаи ее выхода из строя. При таком раскладе у вас легко могла возникать ситуация по восстановлению вашего сертификата из хранилища Windows, или при обновлении вашего компьютера на более новый, где так же производили перенос сертификатов, я приводил такой пример для КриптоПРО. Переходим к практике.

Импорт сертификата в Windows

Ранее я вам рассказывал, где в операционной системе Windows хранятся сертификаты и вы помните, что там есть два глобальных контейнера:

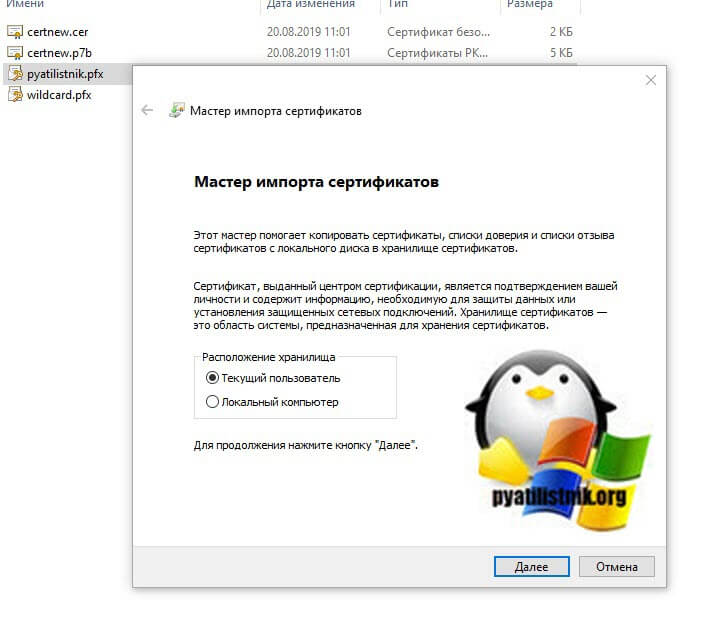

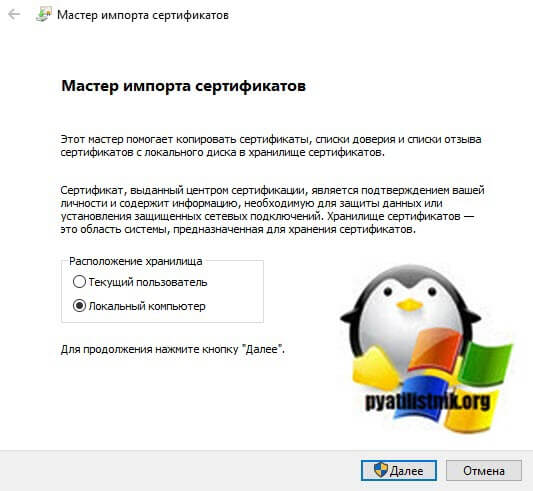

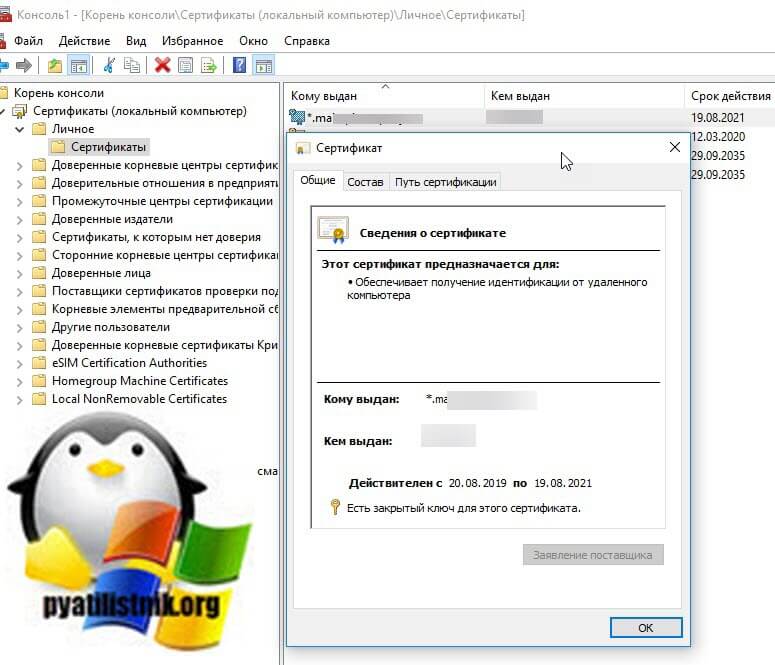

Я в своем примере буду импортировать сертификат в раздел локального компьютера, в личное расположение. И так у меня есть Wildcard сертификат имеющий формат PFX архива. Существует два метода импорта сертификата в операционных системах Windows:

Давайте начнем с самого простого метода, через графический интерфейс. У меня есть файл pyatilistnik.pfx. Я щелкаю по нему двойным кликом и запускаю мастер импорта сертификатов.

Я указываю, что буду копировать сертификат в хранилище локального компьютера, нажимаю далее.

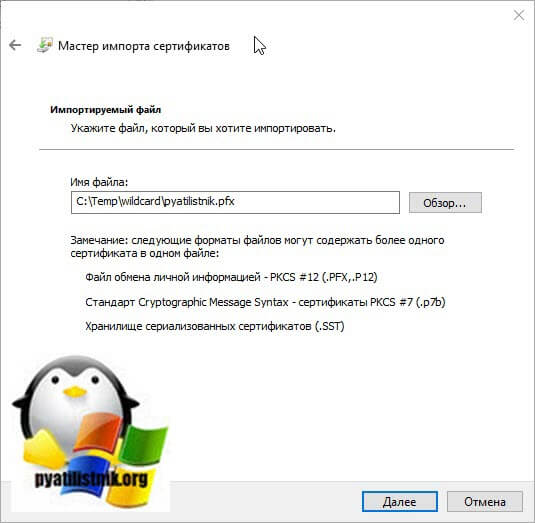

Мастер импорта сертификата попытается удостовериться, какой файл вы будите копировать, поддерживаются форматы PFX, P12, p7b и SST.

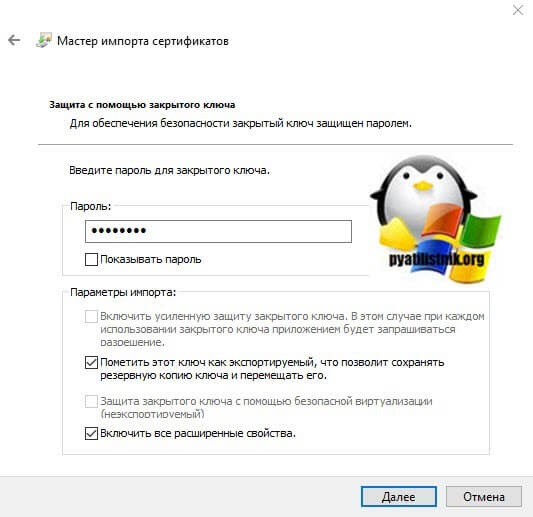

На следующем этапе вы указываете пароль от данного сертификата, при желании можете поставить галку «Пометить этот ключ как экспортируемый, что позволит сохранить резервную копию ключа и перемещать его». Данная галка полезна при использовании сертификата их реестра, ну и потом можно будет его при необходимости перенести, но это МЕНЕЕ БЕЗОПАСНО, не не смертельно если есть пароль.

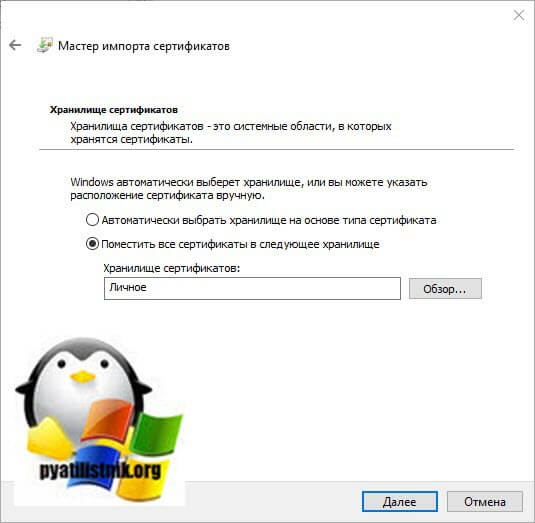

Далее вы выбираете куда вы будите помещать сертификат при импорте, я выберу ручное помещение в личное хранилище.

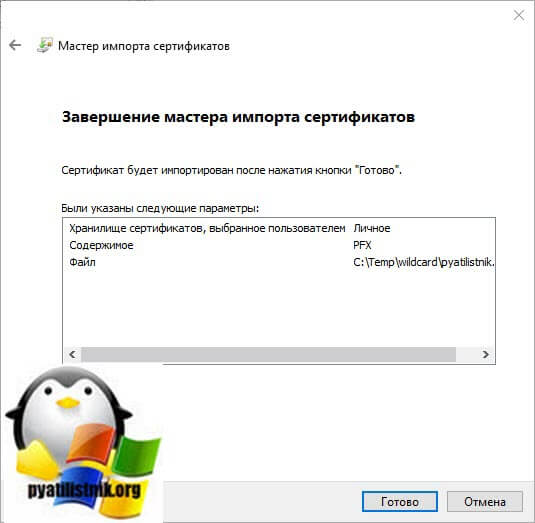

Завершаем мастер импорта сертификатов.

В результате импортирование сертификата успешно выполнено.

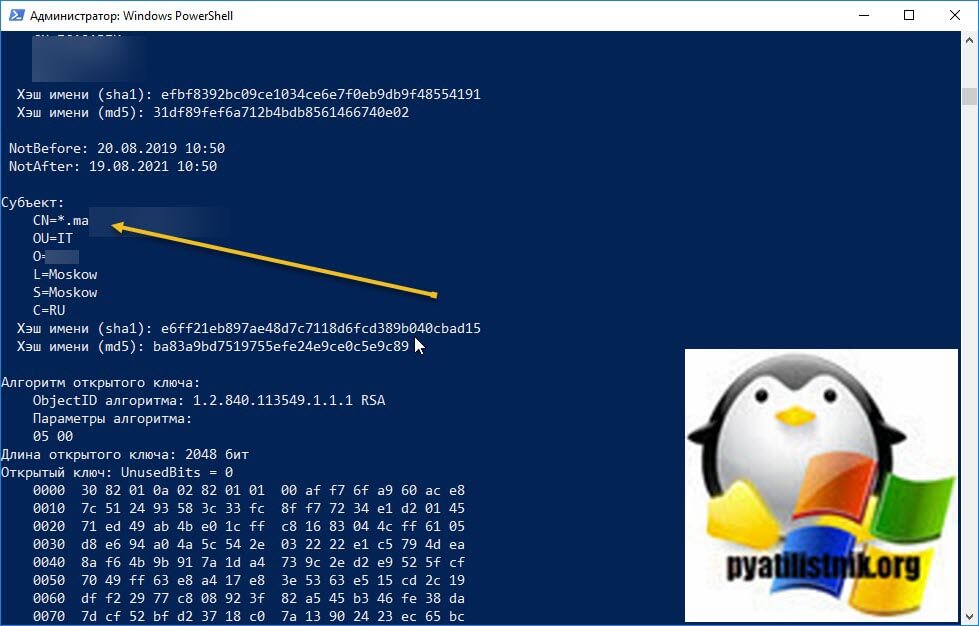

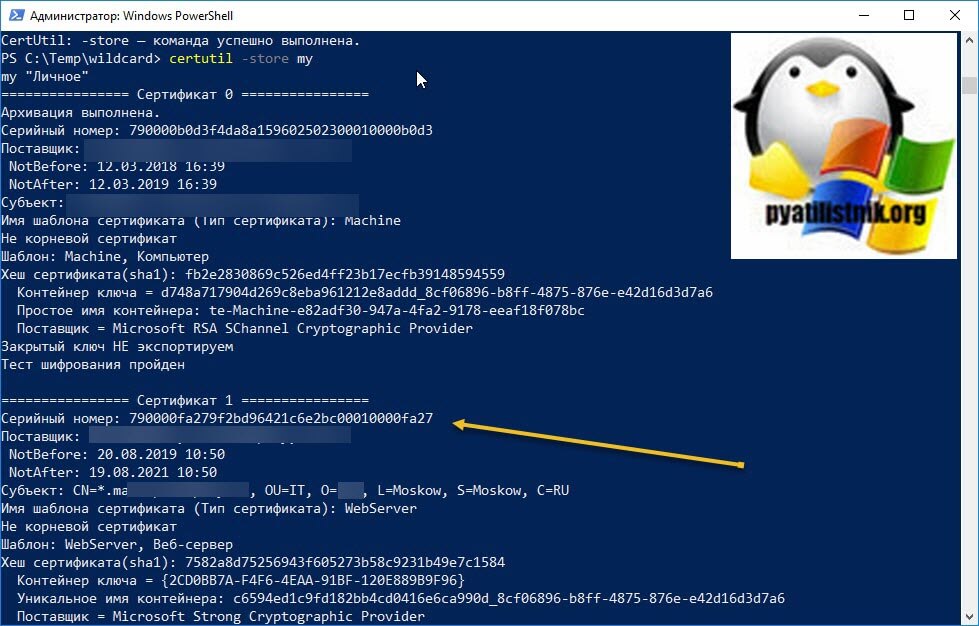

Давайте удостоверимся, что у вас появился ваш сертификат, тут вы можете воспользоваться оснасткой mmc «сертификаты» или же утилитой certutil. Я покажу оба варианта, откройте командную строку или оболочку PowerShell и выполните:

В итоге у вас будет список всех ваших сертификатов, если знаете его CN, то можете отфильтровать по findstr. Второй вариант, это в окне выполнить открыть mmc и добавить там оснастку «Сертификаты» (Подробнее по ссылке выше про mmc).

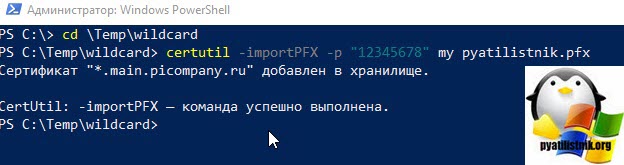

Для импорта сертификата вам нужно через команду cd перейти в каталог, где хранится pfx архив. В моем примере, это каталог C:Tempwildcard.

Далее импортируем наш сертификат. пишем команду:

Все с копированием сертификата в ваше локальное хранилище мы разобрались, переходим к экспорту.

Экспорт сертификата Windows

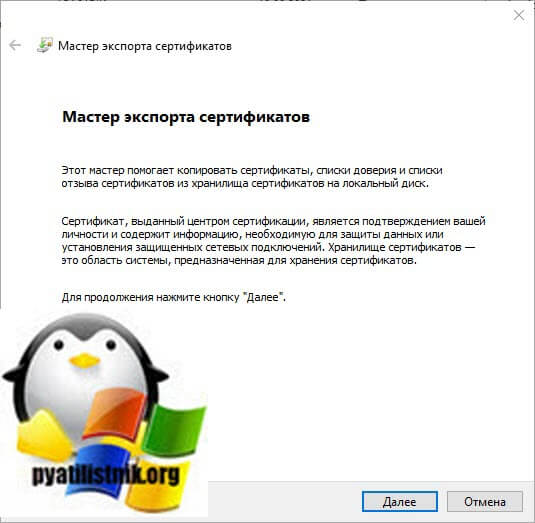

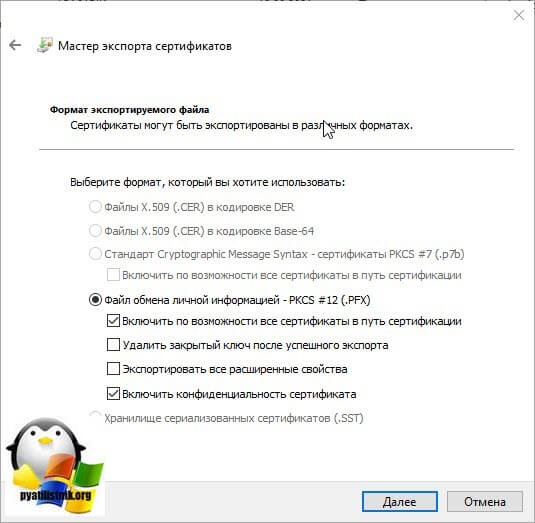

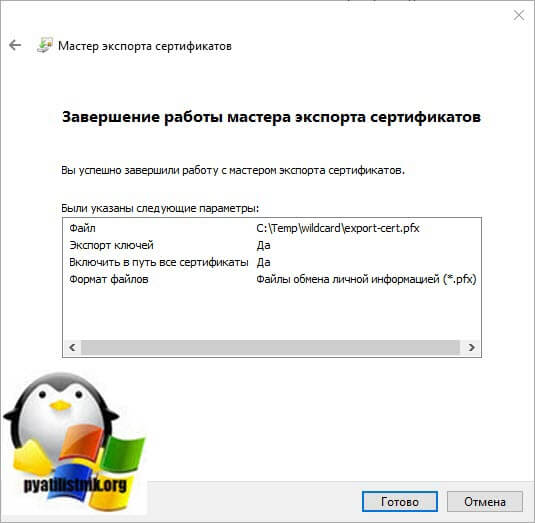

У вас откроется окно мастера экспорта сертификатов, нажимаем далее.

Если есть возможно и закрытый ключ экспортируемый, то можете выставить режим «Да, экспортировать закрытый ключ».

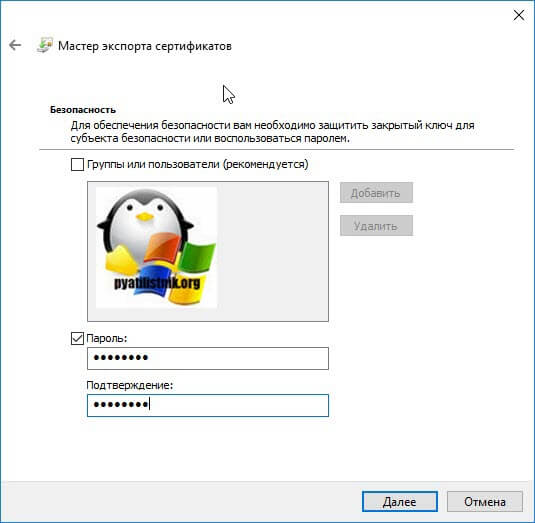

Задаем обязательный пароль два раза, лучше сразу задавать стойкий пароль.

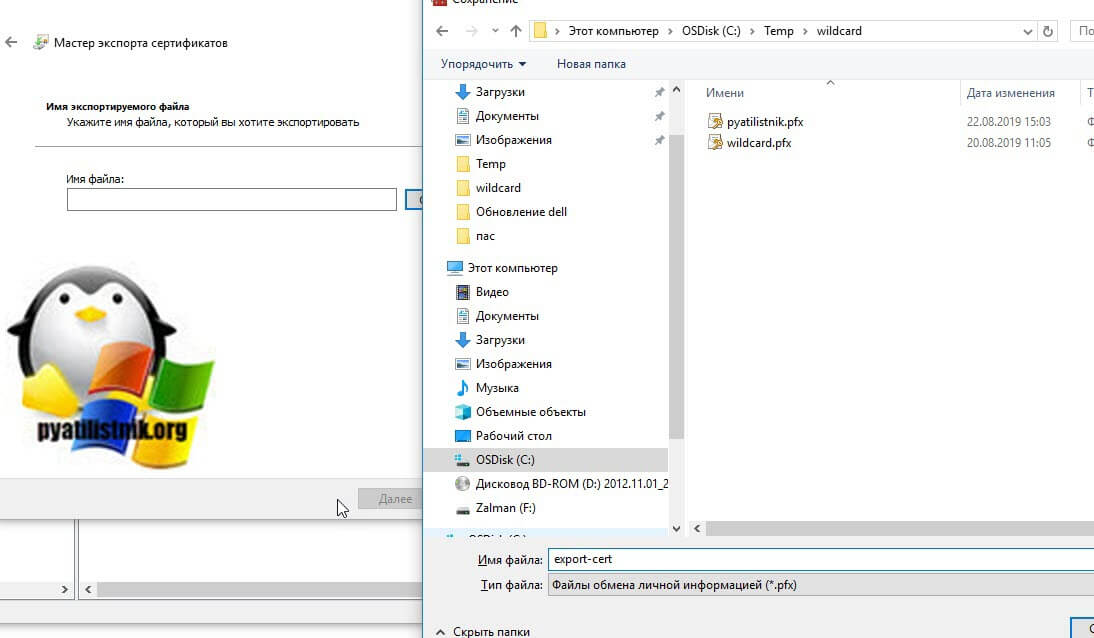

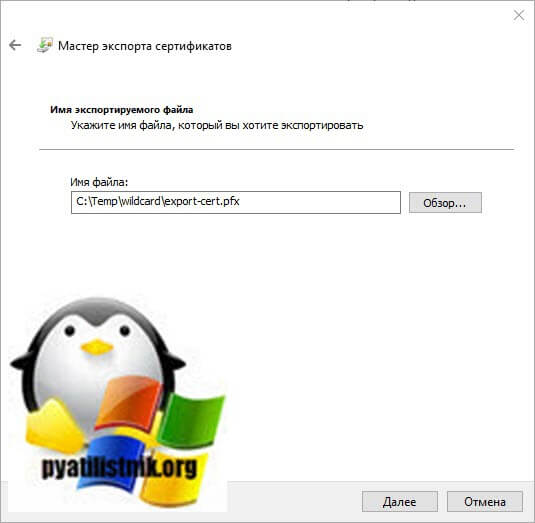

В следующем окне мастера по экспорту сертификатов, вы задаете его имя и где он будет сохранен.

Завершаем процедуру экспорта pfx архива из нашего хранилища сертификатов.

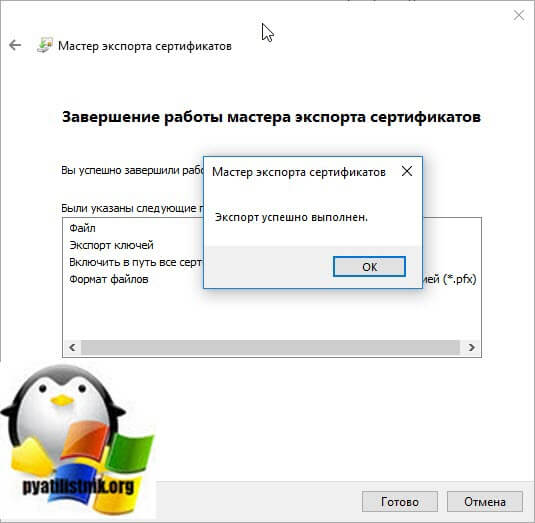

Экспорт успешно выполнен.

Теперь давайте произведем экспорт с помощью утилиты certutil. Перед тем, как это сделать, нам необходимо вычислить серийный номер сертификата.Для этого выполните команду:

Находим поле «Серийный номер» у нужного сертификата и копируем его.

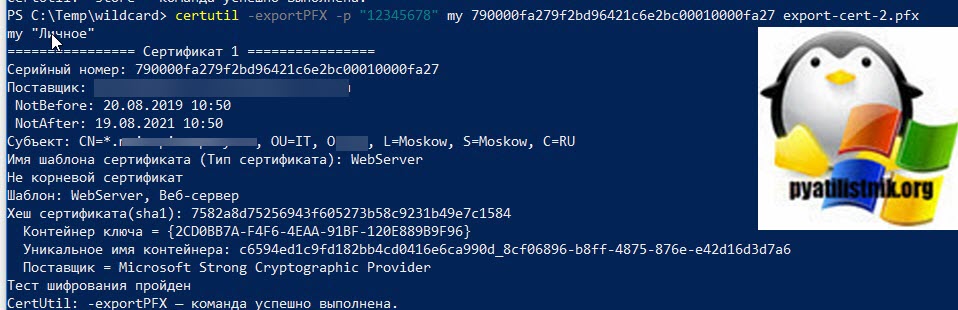

Далее пишем команду для экспорта сертификата;

Все успешно отработало.

На выходе я получил файл export-cert-2.pfx. Открыть архив с сертификатом вы легко сможете через утилиту keytool или Key Store Explorer.

Источник

Как импортировать сертификат windows 10

На данный момент работа через защищённое соединение c устройств Apple не поддерживается.

На данный момент работа через защищённое соединение c Android-устройств не поддерживается.

Установка сертификатов — для Windows 10 (Vista, 7,

Шаг 1. Загрузите сертификаты КриптоПро CSP

cacer.p7b [7 кБ] — (обновлен 23 сентября 2022 г) контейнер с сертификатами удостоверяющего центра ООО КРИПТО-ПРО, необходимыми для функционирования сертификата ssl.croinform.cer.

Шаг 2. Установка основного сертификата ssl.croinform.cer

Для установки сертификата веб-узла ssl.croinform.ru выполните следующие действия. Щелкните правой клавишей мыши по файлу ssl.croinform.cer. В открывшемся контекстном меню выберите команду «Установить сертификат».

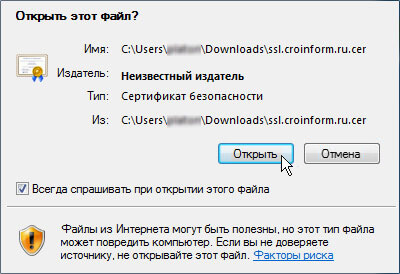

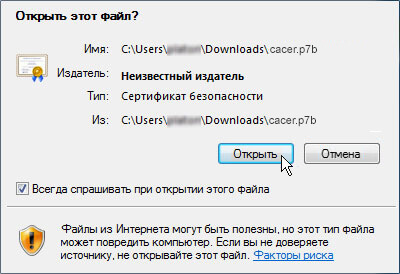

При запуске может быть открыто окно предупреждения системы безопасности. Нажмите кнопку «Открыть».

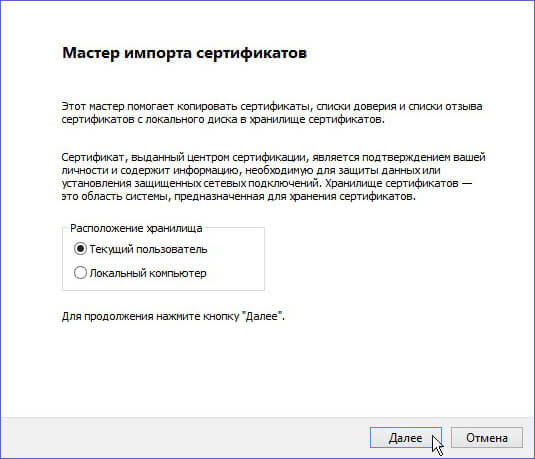

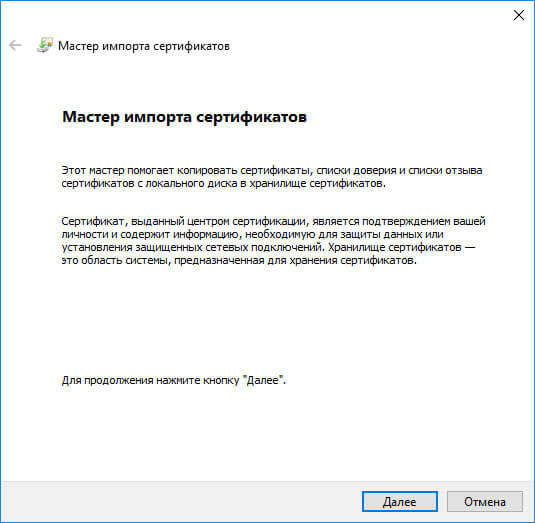

Откроется окно «Мастер импорта сертификатов».

В последующих шагах установки нажимайте на кнопку «Далее», не меняя параметров установки. После завершения установки, на экран будет выведено окно оповещения.

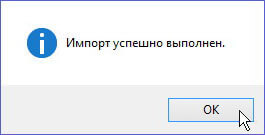

Нажмите на кнопку «ОК», окно будет закрыто. Поздравляем! Вы установили основной сертификат ssl.croinform.cer.

Шаг 3. Установка сертификатов из контейнера cacer.p7b

Щелкните правой клавишей мыши по файлу cacer.p7b. В открывшемся контекстном меню выберите команду «Установить сертификат».

При запуске может быть открыто окно предупреждения системы безопасности. Нажмите кнопку «Открыть».

Откроется окно «Мастер импорта сертификатов».

Нажмите кнопку «Далее». Мастер перейдет к выбору хранилища для размещения сертификатов

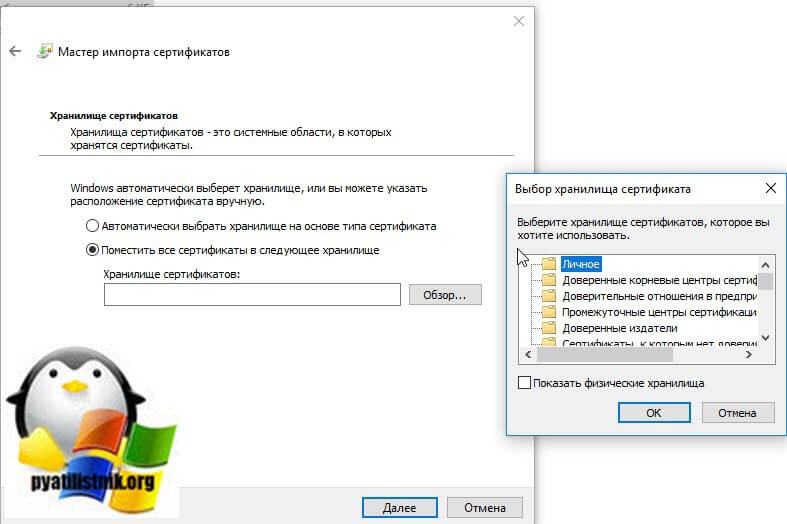

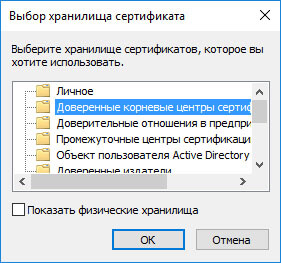

Установите переключатель в положение «Поместить все сертификаты в следующее хранилище» и нажмите кнопку «Обзор». Появится окно «Выбор хранилища сертификатов».

Выберите в списке пункт «Доверенные корневые центры сертификации» и нажмите кнопку «ОК». Окно «Выбор хранилища сертификатов» будет закрыто, и Вы вернетесь в окно «Мастер импорта сертификатов». В поле «Хранилище сертификатов» появится выбранное хранилище сертификатов.

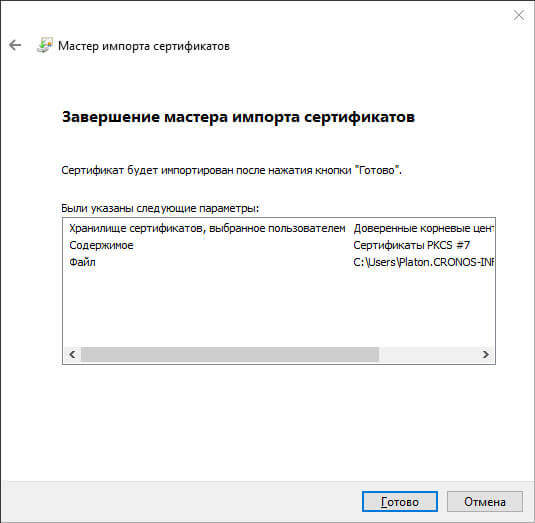

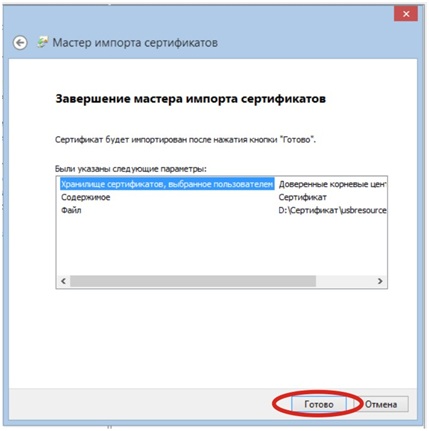

Нажмите кнопку «Далее». Окно «Мастер импорта сертификатов» откроется на шаге «Завершение мастера импорта сертификатов».

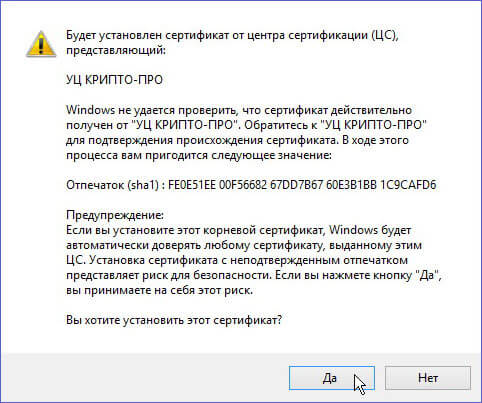

Нажмите кнопку «Готово». На экране появится окно предупреждения системы безопасности.

Нажмите на кнопку «ОК», кно будет закрыто. Во всех последующих окнах предупреждения системы безопасности (они будут аналогичны первому) также нажмите кнопку «ОК». После завершения установки всех сертификатов на экран будет выведено окно оповещения.

Источник

Как выполнить экспорт или импорт сертификатов и ключей Windows

Чтобы воспользоваться сертификатом на своем или другом компьютере под управлением Windows, его нужно импортировать или экспортировать, соответственно.

Импорт сертификата и закрытого ключа

Если вам кто-то прислал сертификат или вы передали его с одного компьютера на другой, сертификат и закрытый ключ необходимо импортировать, прежде чем пользоваться ими. Импорт сертификата предполагает его размещение в соответствующую папку сертификатов.

Экспорт сертификата и закрытого ключа

Чтобы создать резервную копию сертификата или воспользоваться им на другом компьютере, сертификат сначала следует экспортировать.

Экспорт сертификата предполагает преобразование сертификата в файл, который затем можно передать с одного компьютера на другой или поместить в безопасное место. Рекомендуется экспортировать сертификаты на съемный носитель, например диск или USB флеш-память.

Примечание: Выбор нужного формата будет зависеть от того, как будет использоваться сертификат. Например, для сертификата с закрытым ключом следует выбирать формат обмена личными сведениями. Если нужно переместить несколько сертификатов с одного компьютера на другой одним файлом, следует выбирать стандарт Cryptographic Message Syntax. Если сертификат будет использоваться в нескольких операционных системах, следует выбирать формат в DER-кодировке X.509.

Источник

Как установить корневые сертификаты Windows 10

Корневые сертификаты – это сертификаты открытых ключей, которые помогают вашему браузеру определить, является ли общение с веб-сайтом подлинным, и основано на том, является ли орган, выдавший лицензию, доверенным и остается ли цифровой сертификат действительным. Если цифровой сертификат не принадлежит доверенному органу, вы получите сообщение об ошибке в виде « Проблема с сертификатом безопасности этого веб-сайта », и браузер может заблокировать связь с веб-сайтом.

Windows 10 имеет встроенные сертификаты и автоматически обновляет их. Однако вы все равно можете вручную добавить дополнительные корневые сертификаты в Windows 10 из центров сертификации (ЦС). Существует множество органов по выдаче сертификатов, среди которых наиболее известны Comodo и Symantec.

Как добавить корневые сертификаты Windows 10 вручную?

Способ 1. Установите сертификаты из доверенных ЦС

Вот как вы можете добавить цифровые сертификаты в Windows 10 из доверенных центров сертификации.

Способ 2. Установите сертификаты с помощью консоли управления Microsoft

Теперь вы установили новый доверенный корневой сертификат в Windows 10. Таким же образом вы можете добавить еще много цифровых сертификатов для этой ОС и других платформ Windows. Просто убедитесь, что сторонние цифровые сертификаты поступают от доверенных центров сертификации, таких как GoDaddy, DigiCert, Comodo, GlobalSign, Entrust и Symantec.

Источник

Как установить личный сертификат

Подробная инструкция: как установить личный сертификат в программе КриптоПро.

Установить личный сертификат можно двумя способами:

Установка через меню «Просмотреть сертификаты в контейнере»

1. Выберите «Пуск» > «Панель управления» > «КриптоПро CSP», перейдите на вкладку «Сервис» и кликните по кнопке «Просмотреть сертификаты в контейнере».

2. В открывшемся окне нажмите на кнопку «Обзор», чтобы выбрать контейнер для просмотра. После выбора контейнера нажмите на кнопку «Ок».

3. В открывшемся окне нажмите кнопку «Далее».

4. В следующем окне нажмите на кнопку « Установить», после чего утвердительно ответьте на уведомление о замене сертификата (если оно появится). Сертификат установлен.

5. Если кнопка « Установить » отсутствует, то в окне « Сертификат для просмотра » нажмите на кнопку « Свойства ».

Установка через меню «Установить личный сертификат»

3. Далее укажите путь к сертификату и нажмите на кнопку « Открыть »> « Далее » .

4. В следующем окне кликните по кнопке « Далее ».

5. Нажмите кнопку « Обзор » .

6. Укажите контейнер закрытого ключа, соответствующий сертификату, и нажмите кнопку « Ок ».

7. После выбора контейнера нажмите на кнопку « Далее » .

8. В окне « Выбор хранилища сертификатов » кликните по кнопке « Обзор ».

Если установлена версия КриптоПро CSP 3.6 R2 (версия продукта 3.6.6497) или выше, то поставьте галку « Установить сертификат в контейнер ».

Дождитесь сообщения об успешной установке. Сертификат установлен.

Источник

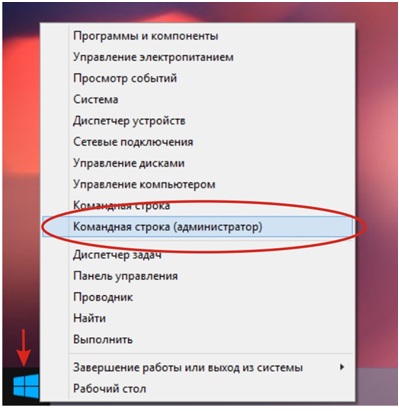

Пошаговая инструкция по установке сертификата и драйверов для USB-переходника в Windows 8 (Windows10)

Перед началом выполнения действий, необходимо скачать сертификат

1. Запускаем Windows 8

2. Нажимаем правой кнопкой мыши значок «Пуск», выбираем пункт «Командная строка (администратор)».

3. Вводим в командную строку «MMC» (английская раскладка клавиатуры!!!). Нажимаем Enter.

4. В открывшемся окне консоли выбираем левой кнопкой «Файл»> «Добавить или удалить оснастку».

5. Слева в окне выбираем «Сертификаты», нажимаем «Добавить».

6. В появившемся окне выбираем «Учетной записи компьютера», нажимаем «Далее». Затем нажимаем кнопку «Готово».

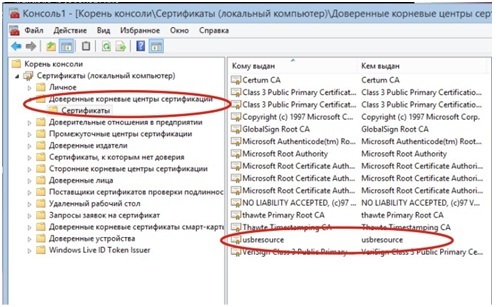

7. Выбираем «Сертификаты (локальный компьютер)». Нажимаем «Ок».

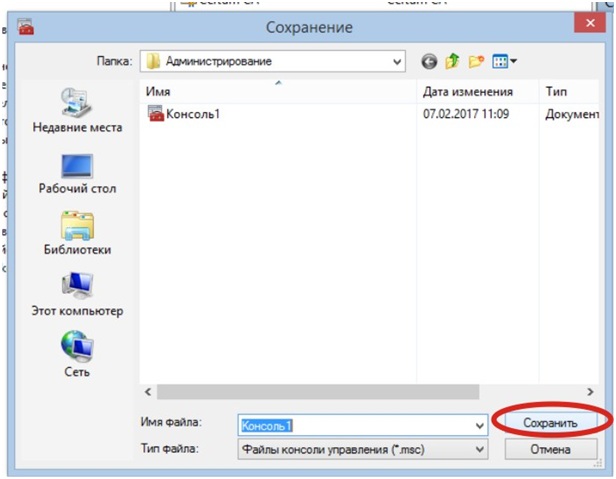

8. В открывшемся окне раскрываем левой кнопкой мыши многоуровневый список, выбираем в списке «Доверенные корневыецентры сертификации»> «Сертификаты». Правой кнопкой мыши выбрать «Все задачи»> «Импорт».

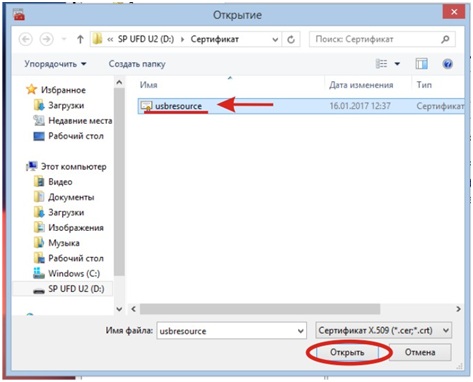

9. С помощью мастера установки сертификатов устанавливаем сертификат. Указываем через «Обзор» путь к файлу сертификата «usbresource». Во всех окнах нажимаем «Далее» и «Готово».

10. Проверяем наличие сертификата в списке:

11. Закрываем консоль и сохраняем данные:

12. Перезапускаем компьютер. Подключаем USB –переходник к компьютеру.

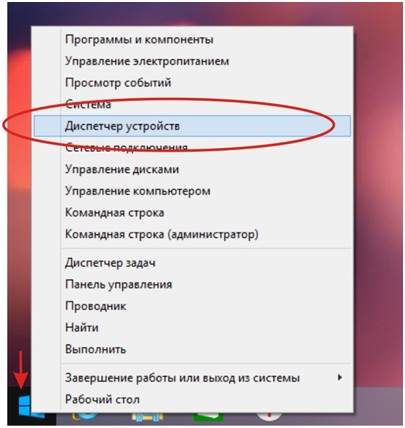

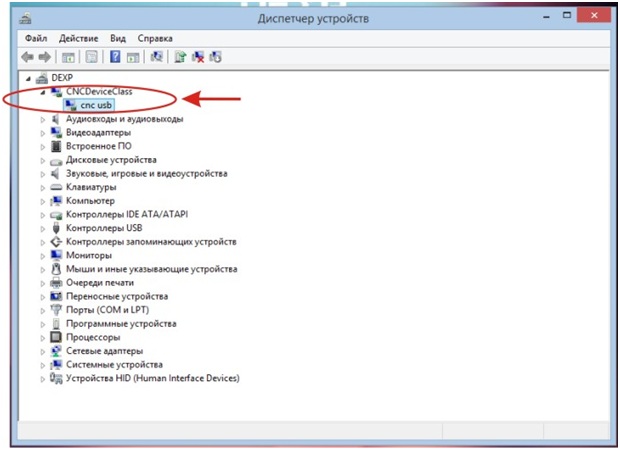

13. Открываем диспетчер устройств, кликнув правой кнопкой мыши значок «Пуск», выбрав пункт «Диспетчер устройств»:

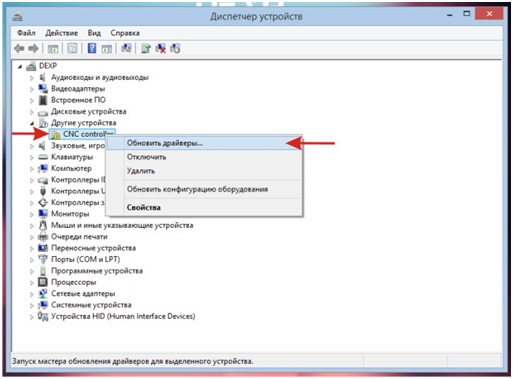

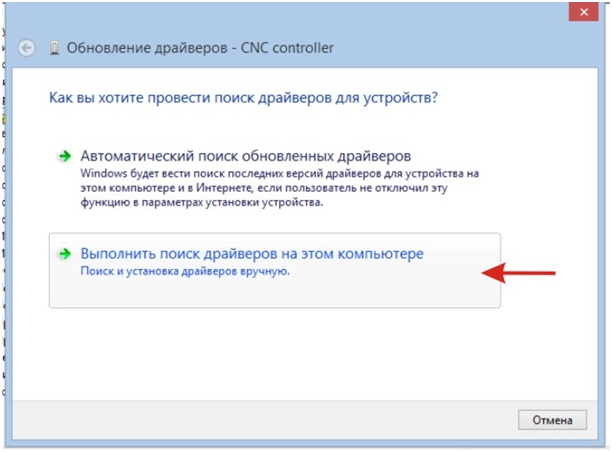

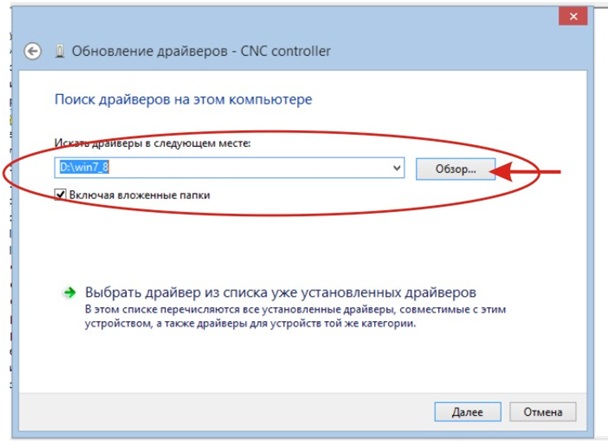

14. Устанавливаем драйверы для USB-переходника, кликнув правой кнопкой мыши по CNC controller, и выбрав пункт «Обновить драйверы».

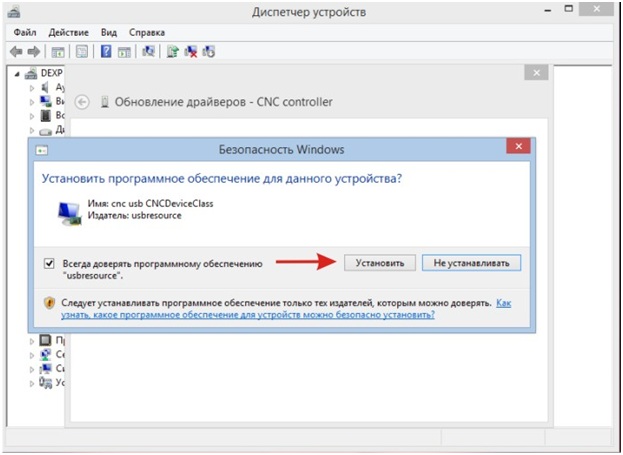

Выбираем пункт «Выполнить поиск драйверов на этом компьютере», указываем путь к папке с драйверами с помощью кнопки «Обзор»:

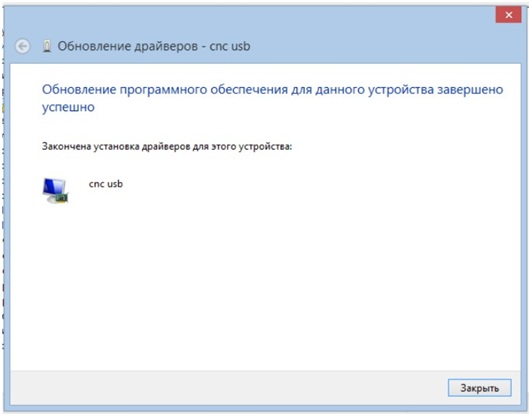

15. Корректно установленные драйверы должны отобразиться следующим образом:

Закрываем диспетчер. Дальнейшие настройки при необходимости производятся в программе Mach3.

Установка сертификатов — для Windows

Шаг 1. Загрузите сертификаты КриптоПро CSP

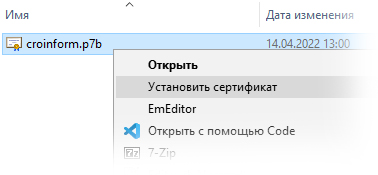

croinform.p7b [7 кБ] — (обновлен 14 апреля 2022 г.)

Контейнер с сертификатом веб-узла croinform.ru и сертификатами удостоверяющего центра ООО «КРИПТО-ПРО», выпустившего сертификат веб-узла.

Шаг 2. Установка сертификатов из контейнера p7b

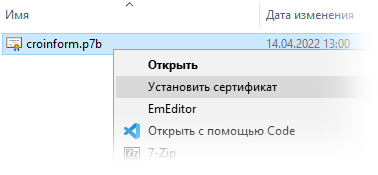

Щелкните правой клавишей мыши по файлу croinform.p7b. В открывшемся контекстном меню выберите команду «Установить сертификат».

Откроется окно «Мастер импорта сертификатов».

Нажмите кнопку «Далее». Мастер перейдет к выбору хранилища для размещения сертификатов

Установите переключатель в положение «Поместить все сертификаты в следующее хранилище» и нажмите кнопку «Обзор». Появится окно «Выбор хранилища сертификатов».

Выберите в списке пункт «Доверенные корневые центры сертификации» и нажмите кнопку «ОК». Окно «Выбор хранилища сертификатов» будет закрыто, и Вы вернетесь в окно «Мастер импорта сертификатов». В поле «Хранилище сертификатов» появится выбранное хранилище сертификатов.

Нажмите кнопку «Далее». Окно «Мастер импорта сертификатов» откроется на шаге «Завершение мастера импорта сертификатов».

Нажмите кнопку «Готово». На экране появится окно предупреждения системы безопасности.

Нажмите на кнопку «ОК», кно будет закрыто. Во всех последующих окнах предупреждения системы безопасности (они будут аналогичны первому) также нажмите кнопку «ОК». После завершения установки всех сертификатов на экран будет выведено окно оповещения.

Нажмите на кнопку «ОК», окно будет закрыто. Сертификаты из контейнера croinform.p7b успешно установлены.

Вы установили все требуемые сертификаты!