Содержание

- 1 Вы не можете получить гостевой доступ к общей папке без проверки подлинности

- 2 Вашей системе необходимо использовать SMB2 или более позднюю

- 3 Как вернуть доступ к общим папкам в Wndows 10

Если вы из Windows 10 не можете открыть сетевые папки на других сетевых устройствах (NAS, Samba сервера Linux) или на компьютерах со старыми версиями Windows (Windows 7/ XP /2003), скорее всего проблема связана с тем, что в вашей новой версии Windows 10 отключена поддержка устаревших и небезопасных версий протокола SMB (используется в Windows для доступа к общим сетевым папкам и файлам). Так, начиная с Windows 10 1709, был отключен протокол SMBv1 и анонимный (гостевой) доступ к сетевым папкам по протоколу SMBv2.

Microsoft планомерно отключает старые и небезопасные версий протокола SMB во всех последний версиях Windows. Начиная с Windows 10 1709 и Windows Server 2019 (как в Datacenter так и в Standard редакциях) в операционной системе по умолчанию отключен протокол SMBv1 (помните атаку шифровальщика WannaCry, которая как раз и реализовалась через дыру в SMBv1).

Конкретные действия, которые нужно предпринять зависят от ошибки, которая появляется в Windows 10 при доступе к общей папке и от настроек удаленного SMB сервера, на котором хранятся общие папки.

Содержание:

Вы не можете получить гостевой доступ к общей папке без проверки подлинности

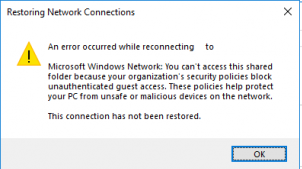

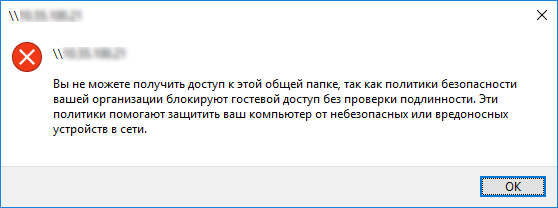

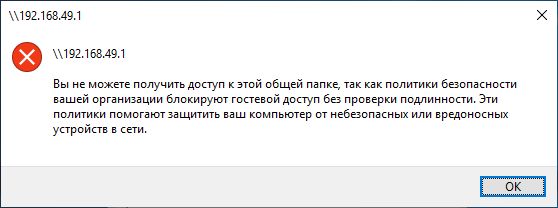

Начиная с версии Windows 10 1709 (Fall Creators Update) Enterprise и Education пользователи стали жаловаться, что при попытке открыть сетевую папку на соседнем компьютере стала появляться ошибка:

Вы не можете получить доступ к этой общей папке, так как политики безопасности вашей организации блокируют гостевой доступ без проверки подлинности. Эти политики помогают защитить ваш компьютер от небезопасных или вредоносных устройств в сети.

An error occurred while reconnecting Y: to nas1share Microsoft Windows Network: You can’t access this shared folder because your organization’s security policies block unauthenticated guest access. These policies help protect your PC from unsafe or malicious devices on the network.

При это на других компьютерах со старыми версиями Windows 8.1/7 или на Windows 10 с билдом до 1709, эти же сетевые каталоги открываются нормально. Эта проблем связана с тем, что в современных версиях Windows 10 (начиная с 1709) по умолчанию запрещен сетевой доступ к сетевым папкам под гостевой учетной записью по протоколу SMBv2 (и ниже). Гостевой (анонимный) доступ подразумевают доступ к сетевой папке без аутентификации. При доступе под гостевым аккаунтом по протоколу SMBv1/v2 не применяются такие методы защиты трафика, как SMB подписывание и шифрование, что делает вашу сессию уязвимой против MiTM (man-in-the-middle) атак.

При попытке открыть сетевую папку под гостем по протоколу SMB2, в журнале клиента SMB (Microsoft-Windows-SMBClient) фиксируется ошибка:

Source: Microsoft-Windows-SMBClient Event ID: 31017 Rejected an insecure guest logon.

В большинстве случае с этой проблемой можно столкнуться при использовании старых версий NAS (обычно для простоты настройки на них включают гостевой доступ) или при доступе к сетевым папкам на старых версиях Windows 7/2008 R2 или Windows XP /2003 с настроенным анонимным (гостевым) доступом (см. таблицу поддерживаемых версий SMB в разных версиях Windows).

В этом случае Microsoft рекомендует изменить настройки на удаленном компьютере или NAS устройстве, который раздает сетевые папки. Желательно переключить сетевой ресурс в режим SMBv3. А если поддерживается только протокол SMBv2, настроить доступ с аутентификацией. Это самый правильный и безопасный способ исправить проблему.

В зависимости от устройства, на котором хранятся сетевые папки, вы должны отключить на них гостевой доступ.

- NAS устройство – отключите гостевой доступ в настройках вашего NAS устройства (зависит от модели);

-

Samba сервер на Linux — если вы раздаете SMB каталог с Linux, в конфигурационном файле smb.conf в секции [global] нужно добавить строку:

map to guest = neverА в секции с описанием сетевой папки запретить анонимный доступ:guest ok = no -

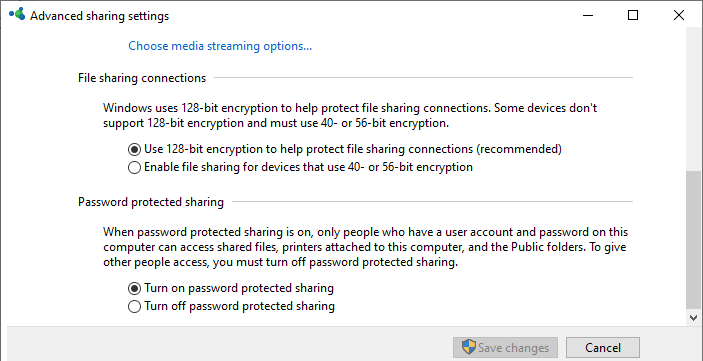

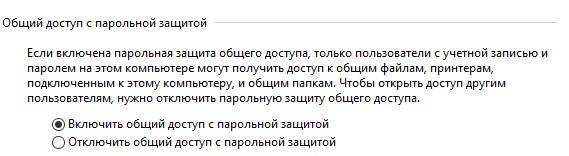

В Windows вы можете включить общий доступ к сетевым папкам и принтерам с парольной защитой в разделе Control PanelAll Control Panel ItemsNetwork and Sharing CenterAdvanced sharing settings. Для All Networks (Все сети) в секции “Общий доступ с парольной защитой” (Password Protected Sharing) имените значение на “Включить общий доступ с парольной защитой” (Turn on password protected sharing). В этом случае анонимный (гостевой) доступ к папкам будет отключен и вам придется создать локальных пользователей, предоставить им доступ к сетевым папкам и принтерам и использовать эти аккаунты для подключения к общим папкам на этом компьютере.

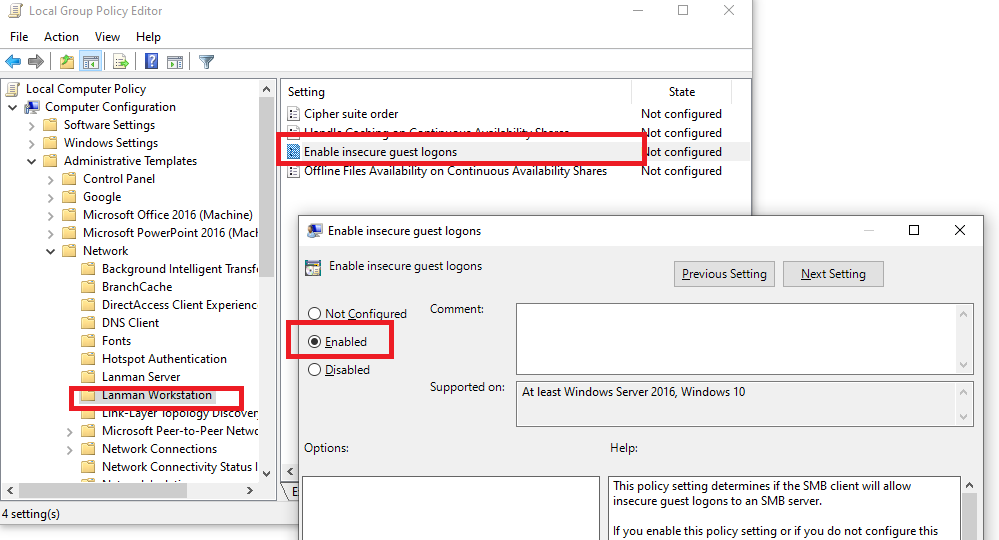

Есть другой способ – изменить настройки вашего SMB клиента и разрешить доступ с него на сетевые папки под гостевой учетной записью.

Этот способ нужно использовать только как временный (!!!), т.к. доступ к папкам без проверки подлинности существенно снижает уровень безопасности ваших данных.

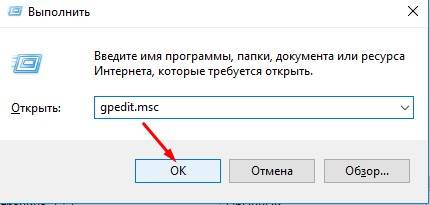

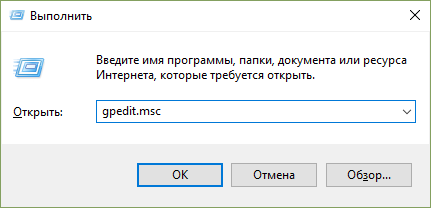

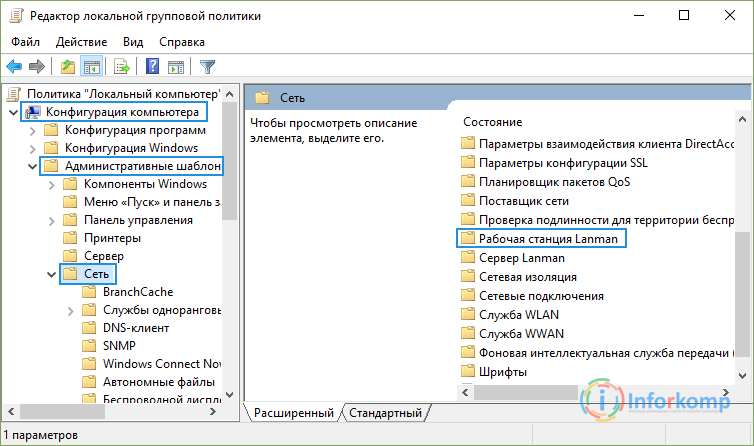

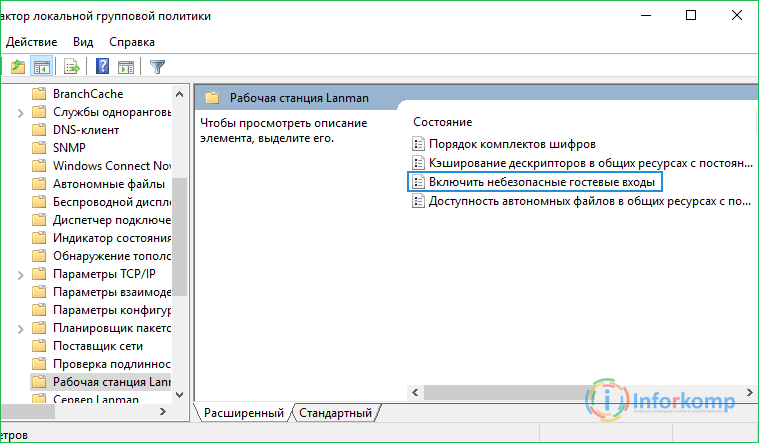

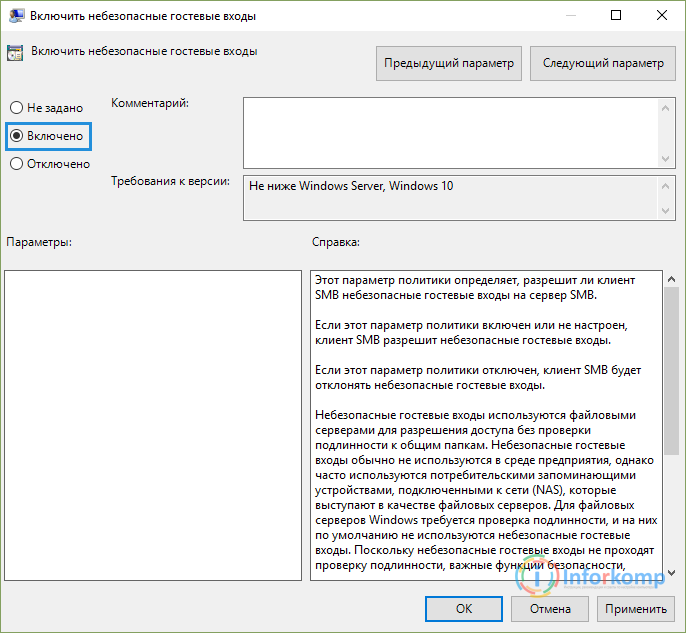

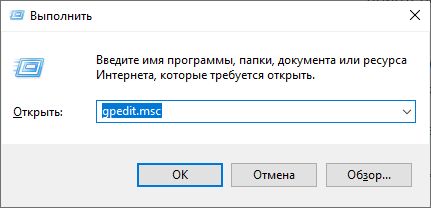

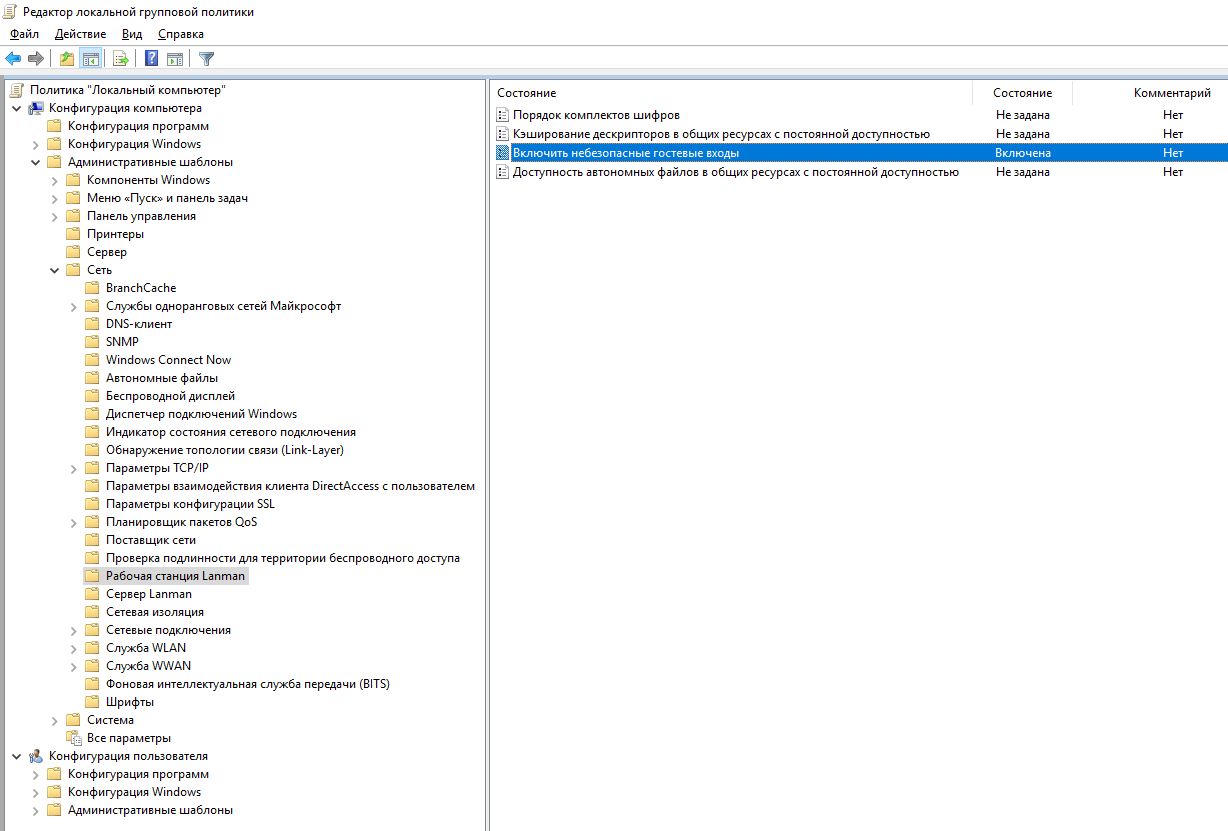

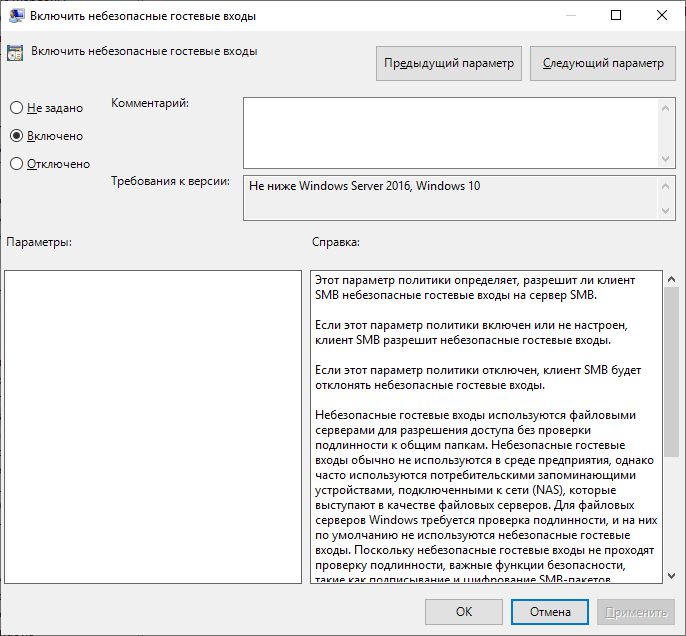

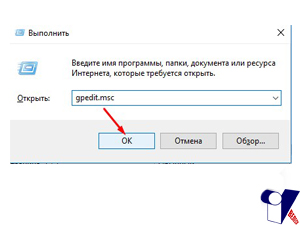

Чтобы разрешить гостевой доступ с вашего компьютера, откройте редактор групповых политик (gpedit.msc) и перейдите в раздел: Конфигурация компьютера -> Административные шаблоны -> Сеть -> Рабочая станция Lanman (Computer Configuration ->Administrative templates -> Network (Сеть) -> Lanman Workstation). Включите политику Enable insecure guest logons (Включить небезопасные гостевые входы).

В Windows 10 Home, в которой нет редактора локальной GPO, вы можете внести аналогичное изменение через редактор реестра вручную:

HKLMSYSTEMCurrentControlSetServicesLanmanWorkstationParameters “AllowInsecureGuestAuth”=dword:1

Или такой командой:

reg add HKLMSYSTEMCurrentControlSetServicesLanmanWorkstationParameters /v AllowInsecureGuestAuth /t reg_dword /d 00000001 /f

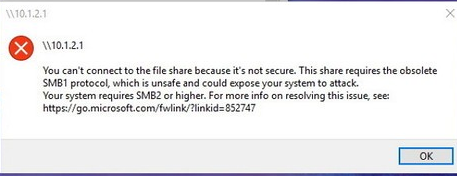

Вашей системе необходимо использовать SMB2 или более позднюю

Другая возможная проблема при доступе к сетевой папке из Windows 10 – поддержка на стороне сервера только протокола SMBv1. Т.к. клиент SMBv1 по умолчанию отключен в Windows 10 1709, при попытке открыть шару вы можете получить ошибку:

Вы не можете подключиться к общей папке, так как она небезопасна. Эта общая папка работает по устаревшему протоколу SMB1, который небезопасен и может подвергнуть вашу систему риску атаки. Вашей системе необходимо использовать SMB2 или более позднюю версию.

You can’t connect to the file share because it’s not secure. This share requires the obsolete SMB1 protocol, which is unsafe and could expose your system to attack. Your system requires SMB2 or higher.

При этом соседние устройства SMB могут не отображаться в сетевом окружении и при открытии по UNC пути может появляться ошибка 0x80070035.

Т.е. из сообщения об ошибке четко видно, что сетевая папка поддерживает только SMBv1 протокол доступа. В этом случае нужно попытаться перенастроить удаленное SMB устройство для поддержки как минимум SMBv2 (правильный и безопасный путь).

Если сетевые папки раздает Samba на Linux, вы можете указать минимально поддерживаемую версию SMB в файле smb.conf так:

[global] server min protocol = SMB2_10 client max protocol = SMB3 client min protocol = SMB2_10 encrypt passwords = true restrict anonymous = 2

В Windows 7/Windows Server 2008 R2 вы можете отключить SMBv1 и разрешить SMBv2 так:Set-ItemProperty -Path "HKLM:SYSTEMCurrentControlSetServicesLanmanServerParameters" SMB1 -Type DWORD -Value 0 –Force

Set-ItemProperty -Path "HKLM:SYSTEMCurrentControlSetServicesLanmanServerParameters" SMB2 -Type DWORD -Value 1 –Force

В Windows 8.1 отключите SMBv1, разрешите SMBv2 и SMBv3 и проверьте что для вашего сетевого подключения используется частный или доменный профиль:

Disable-WindowsOptionalFeature -Online -FeatureName "SMB1Protocol"Set-SmbServerConfiguration –EnableSMB2Protocol $true

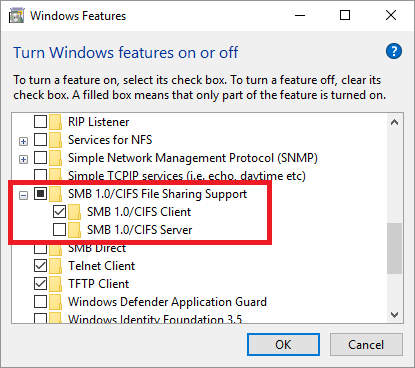

Если ваше сетевое устройство (NAS, Windows XP, Windows Server 2003), поддерживает только протокол SMB1, в Windows 10 вы можете включить отдельный компонент SMB1Protocol-Client. Но это не рекомендуется!!!

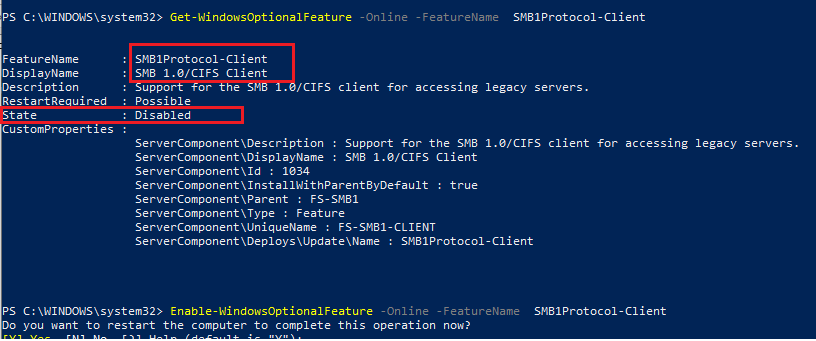

Запустите консоль PowerShell и проверьте, что SMB1Protocol-Client отключен (State: Disabled):

Get-WindowsOptionalFeature -Online -FeatureName SMB1Protocol-Client

Включите поддержку протокола SMBv1 (потребуется перезагрузка):

Enable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol-Client

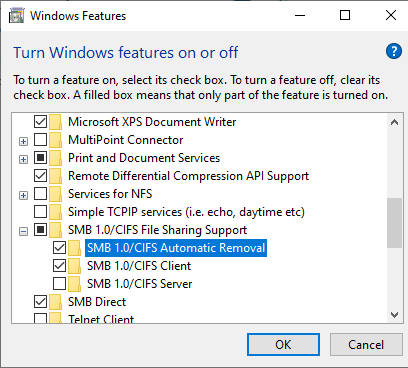

Также вы можете включить/отключить дополнительные компоненты Windows 10 (в том числе SMBv1) из меню optionalfeatures.exe-> SMB 1.0/CIFS File Sharing Support

В Windows 10 1709 и выше клиент SMBv1 автоматически удаляется, если он не использовался более 15 дней (за это отвечает компонент SMB 1.0/CIFS Automatic Removal).

В этом примере я включил только SMBv1 клиент. Не включайте компонент SMB1Protocol-Server, если ваш компьютер не используется устаревшими клиентами в качестве сервера для хранения общих папок.

После установки клиента SMBv1, вы должны без проблем подключиться к сетевой папке или принтеру. Однако, нужно понимать, что использование данного обходного решения не рекомендовано, т.к. подвергает вашу систему опасности.

Многие столкнулись с тем, что при обновлении Windows 10 до последних релизов из под обновлённой ОС перестали открываться сетевые папки. Произошло это из-за того, что Microsoft усилила безопасность и теперь, на сборке 1709, не работает беспарольное подключение по локальной сети к другим компьютерам, как было до этого.

При попытке подключения может выдаваться следующее сообщение:

«Вы не можете получить доступ к этой общей папке, так как политики безопасности вашей организации блокируют гостевой доступ без проверки подлинности. Эти политики помогают защитить ваш компьютер от небезопасных или вредоносных устройств в сети«

Для того, чтобы решить данную проблему, необходимо либо включить общий доступ с парольной защитой:

И проблема устранится сама по себе.

Такой вариант решения проблемы удобен далеко не всем, т. к. пароль при этом варианте приходится устанавливать пароль, а он не всегда нужен. Для того, чтобы избежать установки пароля и вернуть возможность получать общий доступ без парольной защиты, необходимо выполнить несколько простых шагов:

- Открываем Win+R (Пуск->Выполнить) и пишем gpedit.msc

2. Далее необходимо перейти по следующему пути «Конфигурация компьютера ===> Административные шаблоны ===> Сеть>Рабочая станция Lanmann»;

3. Выставить параметр «Включить небезопасные гостевые входы» в положение «Включено».

Однако, необходимо иметь в виду, что данное решение временное и не рекомендуется открывать доступ без проверки подлинности для кого угодно.

Поделиться с друзьями:

Windows 10 уже дано как появился на свет, и на сегодняшний день уже даже вышло несколько крупных обновлений, которым из каждых была присвоена своя определенная версия. На 06 февраля 2018 года самой актуальной версией является 1709, которая была выпущена 17 октября 2017 года.

Так вот, на текущей версии, а именно 1709, была замечена такая проблема, что некоторые пользователи не могли зайти в общедоступные папки на других компьютерах или подключиться к сетевому принтеру.

Вместо этого появлялась ошибка, в которой говорилось, что вы не можете получить доступ к удаленному компьютеру из-за того, что политики безопасности вашей организации могут блокировать доступ без проверки подлинности.

Мною было замечено, что подобное сообщение появлялось именно на корпоративных Windows 10, в «Профессиональных» версиях подобной ошибки, с блокировкой доступа без проверки подлинности, ранее не обнаруживалось.

Как вернуть доступ к общим папкам в Wndows 10

Наверное, начнем с того, что самым простым способом будет полная переустановка системы с использованием самого свежего образа, скачанного с сервера Майкрософт, так же, возможно есть смысл попробовать поставить Windows 10 «Профессиональная», и проверить результат с этой версией системы.

Но, если вы пока не готовы переустанавливать свою систему и не особо хотите экспериментировать с различными версиями, можно воспользоваться временным способом, который будет показан прямо сейчас.

Смысл его в том, что нам для обхода блокировки доступа без проверки подлинности, а именно для беспрепятственного доступа к сетевым папкам, необходимо в групповых политиках активировать параметр «Включить небезопасные гостевые входы».

Начнем с запуска редактора групповых политик, открываем окно выполнения «Wir+R» и запускаем там вот такую команду.

С левой стороны находим «Конфигурация компьютера» и открываем папки «Административные шаблоны», потом «Сеть» и теперь с правой стороны ищем пункт «Рабочая станция Lanman», открыв его двойным кликом мышки.

В появившихся доступных параметрах открываем пункт «Включить небезопасные гостевые входы».

Откроется новое окно с свойствами данного пункта, в котором для обхода блокировки доступа без проверки подлинности, необходимо значение поменять на «Включено» и применить изменения.

После этого вы должны без проблем подключиться к любым общедоступным папкам или сетевым принтерам. Ещё раз замечу, что проблема мною была обнаруженная на версиях Windows 10 (1709).

Кстати, информацию о том, как посмотреть версию своей системы вы можете найти по ссылке.

В итоге, лично мне удавалось справиться с данной проблемой именно таким образом, если же вы знаете какой-нибудь иной способ, буду рад если вы поделитесь им с нами в комментариях.

Так что жду ваших отзывов о том оказался ли данный вариант решения для вас полезным или нет.

«Вы не можете получить доступ к этой общей папке»Используемые источники:

- https://winitpro.ru/index.php/2018/01/24/ne-otkryvayutsya-smb-papki-posle-ustanovki-windows-10-1709/

- http://vel-com76.ru/posle-obnovleniya-windows-10-perestali-otkryvatsya-setevye-papki/

- https://inforkomp.com.ua/oshibki/laquo-vyi-ne-mozhete-poluchit-dostup-k-etoy-obshhey-papke-raquo.html

По умолчанию, при доступе к общей сетевой папке на сервере, включенном в домен Active Directory, с компьютеров из рабочей группы (не добавленных в домен) у пользователя появляется запрос на ввод пароля доменной учетной записи. Попробуем разобраться, как разрешить анонимный доступ к общим сетевым папкам и принтерам на доменном сервере с компьютеров рабочей группы без авторизации на примере Windows 10 / Windows Server 2016.

С точки зрения безопасности не рекомендуется открывать анонимный сетевой доступ для гостевого аккаунта. Тем более нельзя включать анонимный доступ на контроллерах домена. Поэтому перед включением анонимного доступа попробуйте выбрать более правильный путь – включение компьютеров рабочей группы в домен, или создайте для всех пользователей рабочей группы персональные учётные записи в домене. Это гораздо правильнее с точки зрения предоставления и управления доступом.

Содержание:

- Локальные политики анонимного доступа

- Настройка анонимного доступа к общей папке

- Предоставление анонимного доступа к общему сетевому принтеру

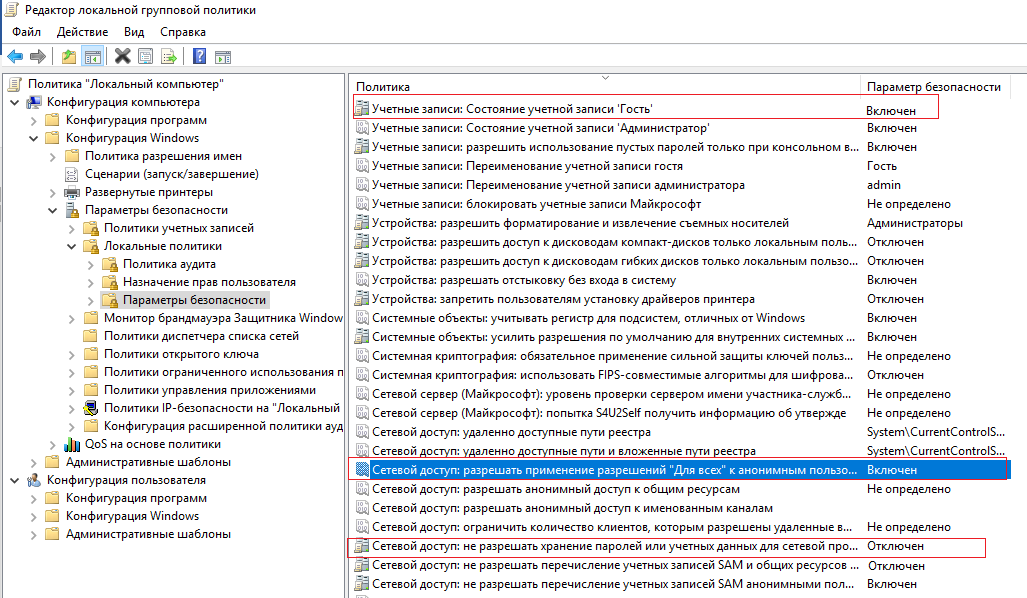

Локальные политики анонимного доступа

На сервере (компьютере), к которому вы хотите предоставить общий доступ неавторизованным пользователям нужно открыть редактор локальной групповой политики – gpedit.msc.

Перейдите в раздел Конфигурация компьютера -> Конфигурация Windows -> Параметры безопасности -> Локальные политики -> Параметры безопасности (Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> Security Options)

Настройте следующие политики:

- Учетные записи: Состояние учётной записи ‘Гость’ (Accounts: Guest Account Status): Включен (Enabled);

- Сетевой доступ: разрешить применение разрешений “Для всех” к анонимным пользователям (Network access: Let Everyone permissions apply to anonymous users): Включен (Enabled);

- Сетевой доступ: Не разрешать перечисление учетных записей SAM и общих ресурсов (Network access: Do not allow anonymous enumeration of SAM accounts and shares): Отключен (Disabled).

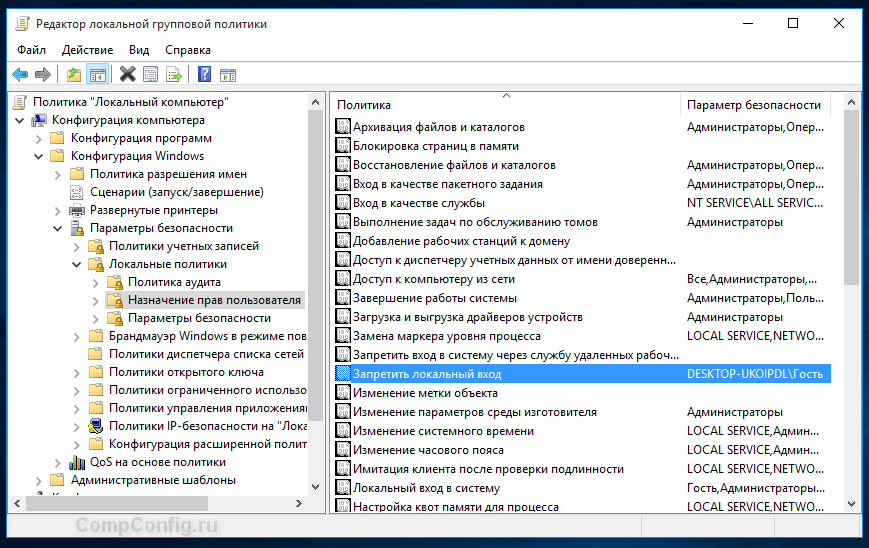

В целях безопасности желательно также открыть политику “Запретить локальный вход” (Deny log on locally) в разделе Локальные политики -> Назначение прав пользователя и убедиться, что в политике указана учетная запись “Гость”.

Затем проверьте, что в этом же разделе в политике “Доступ к компьютеру из сети” (Access this computer from network) присутствует запись Гость, а в политике “Отказать в доступе к этому компьютеру из сети” (Deny access to this computer from the network) учетка Гость не должна быть указана.

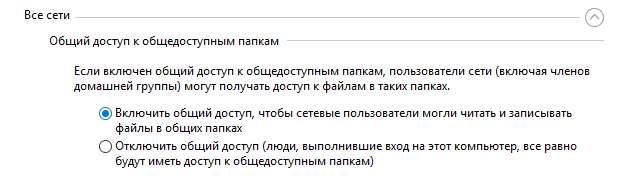

Также убедитесь, что включен общий доступ к сетевым папкам в разделе Параметры -> Сеть и Интернет -> Ваше_сетевое_подключение (Ethernet или Wi-Fi) -> Изменение расширенных параметров общего доступа (Settings -> Network & Internet -> Ethernet -> Change advanced sharing options). В секции “Все сети” должен быть выбрана настройка “Включить общий доступ, чтобы сетевые пользователи могли читать и записывать файлы в общих папках” и выбрать “Отключить парольную защиту (если вы доверяете всем устройствам в вашей сети)” (см. статью о проблемах обнаружения компьютеров в рабочих группах).

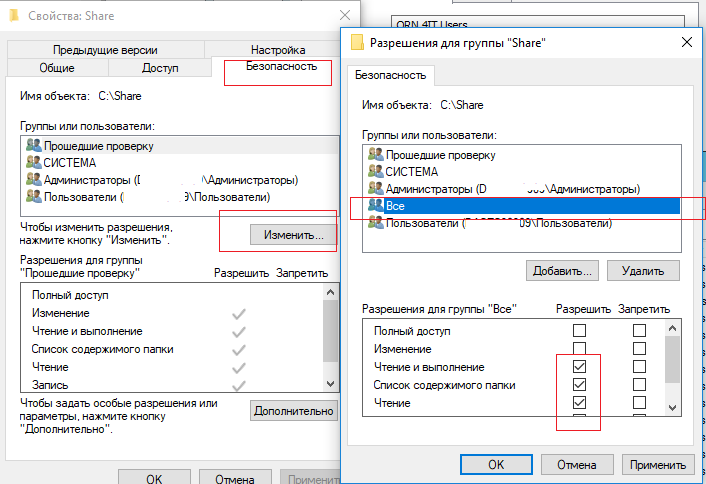

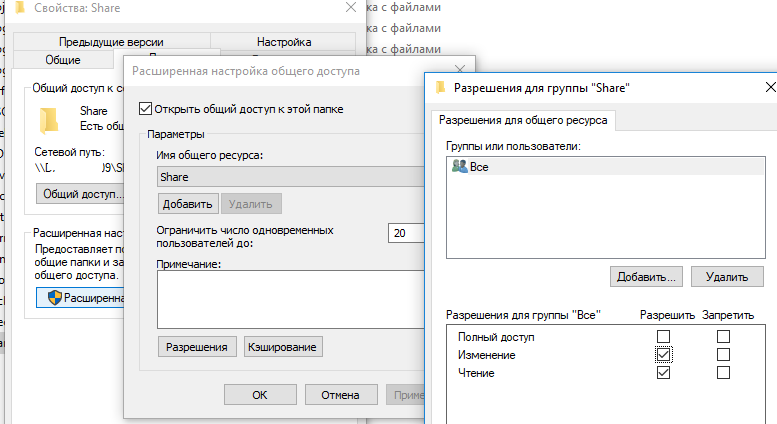

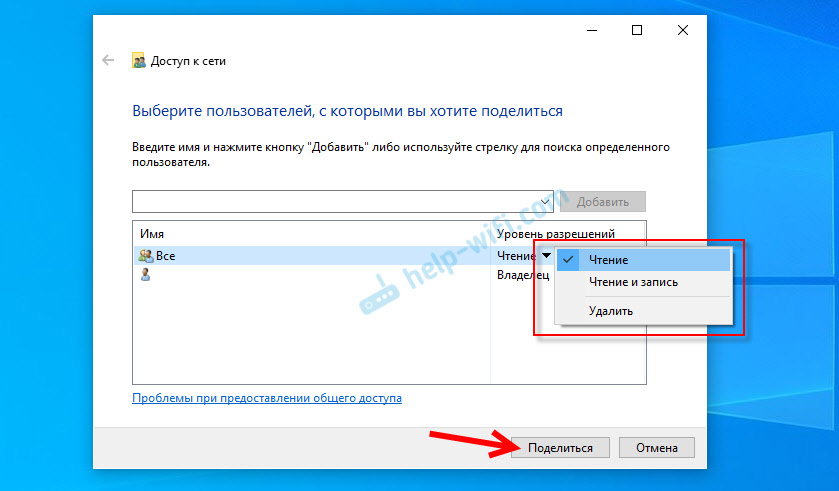

Настройка анонимного доступа к общей папке

Теперь нужно настроить разрешения доступа на общей папке, к который вы хотите предоставить общий доступ. Откройте свойства папки в настройках NTFS разрешений (вкладка Безопасность) предоставьте права чтения (и, если нужно, изменения) для локальной группы «Все» («Everyone»). Для этого нажмите кнопку Изменить -> Добавить -> Все и выберите необходимые привилегии анонимных пользователей. Я предоставил доступ только на чтение.

Также на вкладке Доступ нужно предоставить права анонимным пользователям на доступ к шаре (Доступ -> Расширенная настройка -> Разрешения). Проверьте, что у группы Все есть право на Изменение и Чтение.

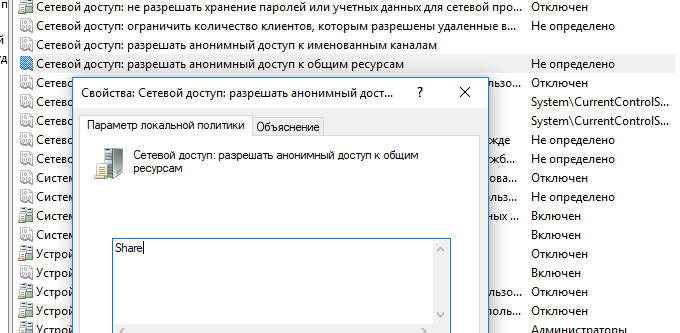

Теперь в редакторе локальных политик в секции Локальные политики -> Параметры безопасности нужно в политике “Сетевой доступ: разрешать анонимный доступ к общим ресурсам” (Network access: Shares that can be accessed anonymous) указать имя сетевой папки, к которой вы хотите предоставить анонимный доступ (в моем примере имя сетевой папки – Share).

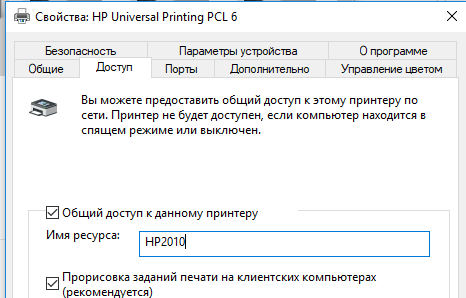

Предоставление анонимного доступа к общему сетевому принтеру

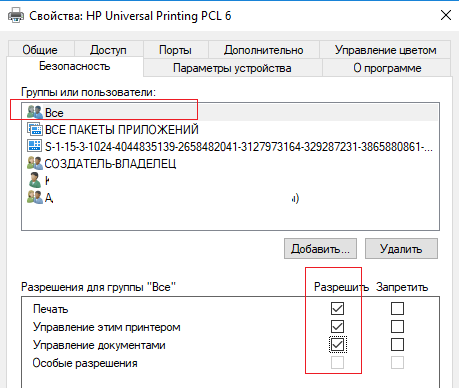

Чтобы разрешить анонимный доступ к сетевому принтеру на вашем компьютере, нужно открыть свойства общего принтера в Панели управления (Панель управленияОборудование и звукУстройства и принтеры). На вкладке доступа отметьте опцию “Прорисовка задания печати на клиентских компьютерах” (Render print jobs on client computers).

Затем на вкладке безопасность для группы “Все” отметить все галки.

После выполнения этих действий вы сможете подключаться к общей папке (\servernameshare) и принтеру на доменном компьютере с компьютеров рабочей группы без ввода имени пользователя и пароля, т.е. анонимно.

В Windows 10 1709 и выше по умолчанию блокируется сетевой доступ к общим папкам по протоколу SMBv2 под гостевой учетной записью с ошибкой “Вы не можете получить доступ к удаленному компьютеру из-за того, что политики безопасности вашей организации могут блокировать доступ без проверки подлинности”. См. статью.

Содержание

- Не открываются общие сетевые папки в Windows 10

- Предистория

- Вы не можете получить гостевой доступ к этой общей папке

- Как разрешить гостевой доступ к сетевым дискам в Windows 10 без проверки подлинности

- Вместо послесловия

- Благодарности

- Как включить учетную запись «Гость» в Windows 10?

- Включение и вход в учетную запись «Гость» в Windows 10

- Как настроить локальную сеть в Windows 10? Параметры общего доступа и общий доступ к папке в Windows 10

- Подготовка к настройке локальной сети в Windows 10

- Настройка параметров общего доступа в Windows 10

- Доступ к общим папкам с другого компьютера в локальной сети

- Как открыть общий доступ к папке в Windows 10?

- Как отключить общий доступ к папке или файлу в Windows 10?

- Как посмотреть все папки и файлы, к которым открыт общий доступ на компьютере?

- Послесловие

Не открываются общие сетевые папки в Windows 10

Безопасность — это прекрасно. Но иногда последствия от внедрения новых правил застают пользователей врасплох. Так случилось и со мной.

Однажды я решил подключиться к сетевому диску и получил следующее предупреждение:

Предистория

Мой сетевой диск — это внешний USB накопитель Seagate Expansion Portable Drive емкостью 2 ТБ (STEA2000400), который подключен к маршрутизатору Keenetic Giga KN-1010. С домашнего компьютера и ноутбука у меня не было проблем с подключением.

А когда однажды я решил подключиться через VPN с рабочего компьютера, то получилось фиаско описанное выше.

Поначалу, я думал, что виноват VPN и/или настройки маршрутизатора. Но потом обратил внимание на то, что дома я использовал операционные системы Windows 8.1, а на работе — Windows 10. В последней, как оказалось, усилены меры безопасности, которые и не позволяли получить доступ к моему сетевому диску.

Вы не можете получить гостевой доступ к этой общей папке

Если вы из Windows 10 не можете открыть сетевые папки на других сетевых устройствах или на компьютерах со старыми версиями Windows, скорее всего проблема в том, что в вашей Windows 10 отключена поддержка устаревших и небезопасных версий протокола SMB.

При это на других компьютерах с операционными системами Windows 8.1/7 и даже на Windows 10 (до билда 1709) эти же сетевые каталоги могут открываться вполне себе нормально.

Как разрешить гостевой доступ к сетевым дискам в Windows 10 без проверки подлинности

Чтобы разрешить гостевой доступ с вашего компьютера, откройте редактор групповых политик (gpedit.msc). Для этого нажмите клавиши [Win]+[R], наберите «gpedit.msc» и нажмите [OK]:

Затем следует перейди в раздел: Конфигурация компьютера -> Административные шаблоны -> Сеть -> Рабочая станция Lanman:

В котором необходимо включить политику «Включить небезопасные гостевые входы»:

После этого необходимо закрыть редактор групповых политик и применить их. Это можно сделать без перезагрузки выполнив команду в консоли Windows:

Вместо послесловия

Этот способ желательно использовать только как временный, так как доступ к папкам без проверки подлинности снижает уровень безопасности ваших данных.

Благодарности

При написании статьи были использованы следующие источники:

Как включить учетную запись «Гость» в Windows 10?

В предыдущих версиях Windows включить встроенную гостевую учетную запись можно было через панель управления. В Windows 10 такая возможность отсутствует. Учетную запись «Гость» нельзя включить явным образом не через панель управления, не через «Параметры» компьютера.

Но даже если у вас получилось активировать гостевую учетную запись, она не будет отображаться на экране входа в систему. Но этот вопрос тоже можно решить. Давайте рассмотрим, как это сделать.

Включение и вход в учетную запись «Гость» в Windows 10

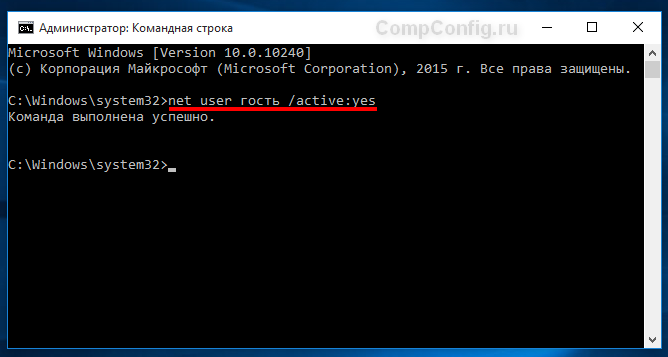

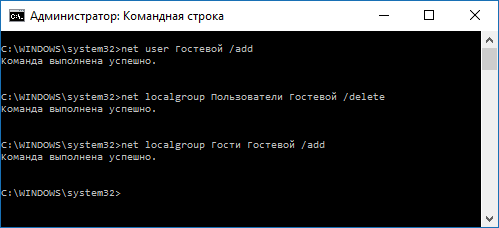

1. Откройте командную строку от имени администратора. Для этого используйте сочетание клавиш Windows + X. В открывшемся меню выберите пункт «Командная строка (администратор)».

2. Введите следующую команду и нажмите Enter:

net user гость /active:yes

3. После выполнения этой команды вы все еще не можете получить доступ к гостевой учетной записи т.к. она не будет отображаться на экране входа. Хотя сам пользователь будет виден в меню «Пуск» при нажатии на имени текущего пользователя.

Это связано с тем, что существует групповая политика, которая запрещает локальный вход в систему гостевой учетной записи. Но мы это исправим.

4. Откройте окно «Выполнить» (сочетание клавиш Windows + R). Введите команду gpedit.msc и нажмите Enter.

Если при открытии возникает ошибка «Не удается найти gpedit.msc», то воспользуйтесь этой инструкцией.

5. В редакторе локальной групповой политики перейдите к следующей ветви:

Конфигурация компьютера -> Конфигурация Windows -> Параметры безопасности -> Локальные политики -> Назначение прав пользователя

6. С правой стороны найдите пункт «Запретить локальный вход» и дважды щелкните по нему.

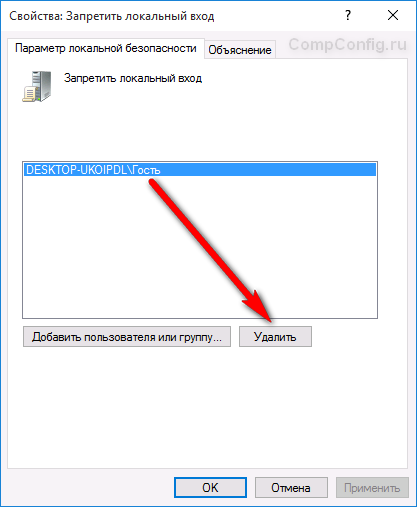

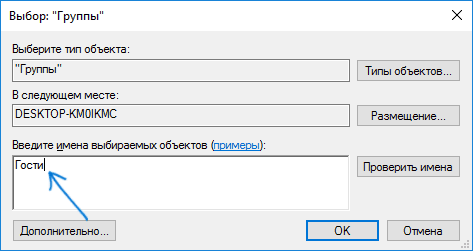

7. Выберите учетную запись «Гость» и удалите ее.

8. Теперь учетная гостевая учетная запись полностью активирована. После перезагрузки компьютера или выхода из системы вы можете увидеть ее в списке пользователей.

! В текущей сборке Windows 10 (10240) часто встречается такая проблема, что при входе в учетную запись «Гость» экран начинает мигать и ничего нельзя сделать. Это, скорее всего, недоработка этой сборки и на данный момент решения этой проблемы я нигде не встречал. Выходом является создание новой учетной записи и включение ее в группу «Гости».

Как настроить локальную сеть в Windows 10? Параметры общего доступа и общий доступ к папке в Windows 10

Раньше я уже публиковал подробную инструкцию по настройке локальной сети в Windows 10. Но для настройки использовал домашнюю группу, которую из Windows 10 (в версии 1803 и выше) удалили. А это значит, что старая инструкция больше не актуальная, так как домашней группы в Windows 10 1803 больше нет. Но весь функционал конечно же сохранился, и в десятке по прежнему можно предоставить общий доступ к папкам и принтерам, открыть общий доступ к определенной папке, получить сетевой доступ к другим компьютерам и т. д. Так даже проще и лучше, убрали ненужные настройки. Домашняя группа использовалась для упрощения настройки локальной сети и предоставления общего доступа к файлам и принтерам. Но по факту, она только усложняла процесс настройки локальной сети своими запутанными настройками. Проще вручную открыть общий доступ и расшарить папку по сети, чем возиться с настройкой домашней группы.

Обычно локальную сеть настраивают между компьютерами, которые соединены между собой через роутер (по Wi-Fi, сетевому кабелю) , или свитч. При необходимости можно соединить два компьютера напрямую с помощью сетевого кабеля, но этот способ вряд ли сейчас кто-то еще использует. Открыть общий доступ к папкам в Windows 10 можно не только для других компьютеров, но и для мобильных устройств. Например, доступ к расшаренным по сети папкам на компьютере можно получить с мобильных устройств, TV приставок и других устройств, которые работают на Android. Но чаще всего локальную сеть настраивают именно для обмена файлами между несколькими компьютерами. Если в сети есть компьютеры на Windows 7 и Windows 8, то на них параметры общего доступа настраиваются практически так же, как и в Windows 10. Папка, к которой открыт общий доступ на компьютере с Windows 10 будет без проблем отображаться в сетевом окружении на компьютере с Windows 7 и наоборот. Главное, чтобы на обеих компьютерах было включено сетевое обнаружение.

Подготовка к настройке локальной сети в Windows 10

При подключении к роутеру по кабелю, или по Wi-Fi сети, Windows 10 присваивает подключению сетевой профиль: «Общедоступные» или «Частные». Здесь все просто. «Общедоступные» – это когда компьютер подключен к общедоступной, чужой сети. Например, где-то в кафе, отеле, у знакомых дома и т. д. «Частные» – это подключение к домашней сети. Этот профиль желательно устанавливать только в том случае, когда вы подключены к своей сети (к своему роутеру, который надежно защищен. Смотрите статью максимальная защита Wi-Fi сети и роутера от других пользователей и взлома) . В зависимости от выбранного профиля, меняются некоторые настройки общего доступа и брандмауэра.

Для настройки локальной сети я рекомендую для Ethernet или Wi-Fi подключения установить сетевой профиль «Частные». Ну и соответственно открывать общий доступ к файлам только в тех сетях, которым вы доверяете (которые вы контролируете) . На тему смены сетевого профиля я уже писал подробную инструкцию: домашняя (частная) и общественная (общедоступная) сеть Windows 10.

Сделать это не сложно. В свойствах Ethernet подключения:

В свойствах Wi-Fi сети:

Необходимый сетевой профиль подключению присвоили, можно переходить к настройке локальной сети.

Настройка параметров общего доступа в Windows 10

Нам нужно открыть окно «Дополнительные параметры общего доступа». Это можно сделать через «Центр управления сетями и общим доступом», или в параметрах, в разделе «Сеть и Интернет» – «Параметры общего доступа».

Для профиля «Частная (текущий профиль)» нам нужно установить такие настройки:

- Включить сетевое обнаружение – если сетевое обнаружение включено, то наш компьютер будет видеть другие компьютеры в сети, и будет виден другим компьютерам.

- Включить общий доступ к файлам и принтерам – после включения все папки и принтеры к которым разрешен общий доступ будут доступны другим устройствам в этой локальной сети. По умолчанию это стандартные общие папки (Общая музыка, Общие документы, Общие видеозаписи и т. д.) . Дальше в статье я покажу, как открыть общий доступ к любой папке на вашем компьютере.

Так же меняем следующие настройки для профиля «Все сети»:

- Включить общий доступ, чтобы сетевые пользователи могли читать и записывать файлы в общих папках.

- Отключить общий доступ с парольной защитой. Что касается общего доступа с парольной защитой или без, то разница в том, нужно ли вводить пароль при доступе к общей папке на данном компьютере. В домашней сети, как правило, пароль не нужен. Но если есть необходимость, вы можете оставить парольную защиту. Тогда на других компьютерах будет появляться запрос имени пользователя и пароля (пользователя удаленного компьютера) .

Обязательно нажимаем на кнопку «Сохранить изменения»!

Все! Настройка локальной сети в Windows 10 завершена.

Доступ к общим папкам с другого компьютера в локальной сети

После настройки общего доступа мы можем получить доступ к общим папкам с других компьютеров, которые находятся в одной сети (подключены через один роутер или свитч) .

Можно сразу перейти в проводник, на вкладку «Сеть». Если сетевое обнаружение на этом компьютере отключено, то вы увидите сообщение: «Сетевое обнаружение отключено. Сетевые компьютеры и устройства не видны».

Нажимаем «OK» и сверху появится желтая полоска, где можно «Включить сетевое обнаружение и общий доступ к файлам».

А если сети, к которой вы подключены присвоен статус «Общедоступные», то появится еще одно окно. Выберите следующий пункт: «Нет, сделать сеть, к которой подключен этот компьютер, частной».

После этого на вкладке «Сеть» в проводнике сразу появляться «Компьютеры». Наш компьютер так же будет отображаться вместе с другими компьютерами из локальной сети.

Мы только что настроили локальную сеть между двумя компьютерами на Windows 10. С обеих компьютеров есть доступ друг к другу по сети (в моем случае по Wi-Fi, через роутер) . По умолчанию доступ открыт только к отдельным общим папкам. Для обмена файлами между компьютерами можно использовать эти папки (копировать в них файлы, просматривать, удалять) , либо же вручную открыть общий доступ к другим папкам, которые находятся на жестком диске компьютера. Дальше я более подробно покажу, как расшарить папку в Windows 10.

Как открыть общий доступ к папке в Windows 10?

В Windows 10 предоставить общий доступ к файлу или папке (расшарить папку) можно буквально за несколько секунд. Еще я покажу, как закрыть общий доступ к папке/файлу и посмотреть, к каким папкам предоставлен общий доступ.

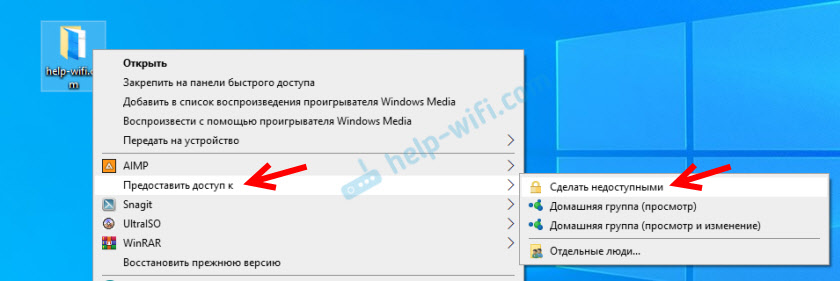

Просто нажимаем правой кнопкой мыши на любую папку или файл, наводим курсор на меню «Предоставить доступ к» и выбираем «Отдельные люди».

Дальше нужно выбрать пользователя, для которого будет предоставлен общий доступ к папке. В домашней сети можно выбрать «Все». В таком случае доступ к файлу/папке будет у всех участников сети. Можно создать нового пользователя и использовать его имя/пароль для доступа к папке с других компьютеров (если вы не отключали общий доступ с парольной защитой) .

Для пользователя «Все», (или нового пользователя) можно изменить права доступа к файлу или папке в Windows 10. По умолчанию папка/файл доступен только для чтения. Можно установить «Чтение и запись». Тогда другие пользователи по сети смогут менять/удалять файлы в папке, записывать новые, редактировать файлы.

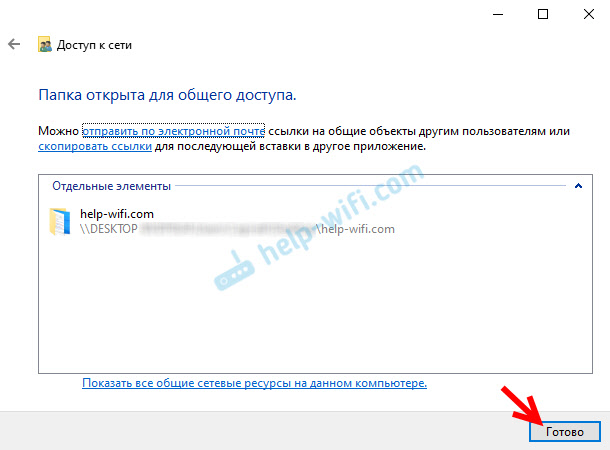

После нажатия на кнопку «Поделиться» появится окно, в котором будет указан сетевой адрес к файлу, или папке. Это адрес можно скопировать и использовать для доступа к данному ресурсу с других компьютеров в локальной сети (просто перейти по адресу в проводнике) .

Чтобы зайти в папку, к которой мы открыли общий доступ не обязательно использовать адрес. На другом компьютере можно просто перейти в раздел «Сеть» в проводнике Windows. Открываем нужный компьютер из нашей локальной сети и переходим в общую папку, к которой мы только что открыли доступ.

Так как я установил для этой папки права на чтение и запись, то без проблем могу редактировать, удалять и создавать новые файлы в этой папке. Права применяются ко всем файлам в расшаренной папке.

Как отключить общий доступ к папке или файлу в Windows 10?

Просто нажимаем на папку или файл правой кнопкой мыши, выбираем «Предоставить доступ к» и нажимаем на «Сделать недоступными».

Вот так просто в Windows 10 можно закрыть общий доступ к папке/файлу.

Как посмотреть все папки и файлы, к которым открыт общий доступ на компьютере?

Для этого нужно в проводнике перейти по адресу \localhost

Откроется папка, в которой будут отражаться другие папки и файлы, к которым на данном компьютере открыт общий доступ.

Послесловие

Для меня, как и наверное для многих, локальная сеть, это всегда было что-то сложное и непонятное. Вроде понимаешь для чего она нужна и как ею можно пользоваться, но не совсем понятно, как она работает и как ее настроить. Какие-то непонятные и запутанные параметры, общий доступ, права, учетные записи и т. д., но если во всем разобраться, а еще лучше самостоятельно настроить, то сразу понимаешь, что в этом нет ничего сложного. Даже без этой домашней группы, которую убрали в Windows 10 1803 все можно без проблем настроить и использовать общий доступ к файлам, папкам и принтерам в локальной сети.

Оставляйте свои комментарии, вопросы и дополнения. Если я что-то забыл, или написал не так – поделитесь полезной информацией в комментариях! С удовольствием отредактирую и дополню статью.

Опубликовано: 16 февраля 2020 / Обновлено: 6 августа 2020

Раздел(ы): Windows

Просмотры: 10991

Комментарии: 0

Безопасность — это прекрасно. Но иногда последствия от внедрения новых правил застают пользователей врасплох. Так случилось и со мной.

Однажды я решил подключиться к сетевому диску и получил следующее предупреждение:

Предистория

Мой сетевой диск — это внешний USB накопитель Seagate Expansion Portable Drive емкостью 2 ТБ (STEA2000400), который подключен к маршрутизатору Keenetic Giga KN-1010. С домашнего компьютера и ноутбука у меня не было проблем с подключением.

А когда однажды я решил подключиться через VPN с рабочего компьютера, то получилось фиаско описанное выше.

Поначалу, я думал, что виноват VPN и/или настройки маршрутизатора. Но потом обратил внимание на то, что дома я использовал операционные системы Windows 8.1, а на работе — Windows 10. В последней, как оказалось, усилены меры безопасности, которые и не позволяли получить доступ к моему сетевому диску.

Вы не можете получить гостевой доступ к этой общей папке

Если вы из Windows 10 не можете открыть сетевые папки на других сетевых устройствах или на компьютерах со старыми версиями Windows, скорее всего проблема в том, что в вашей Windows 10 отключена поддержка устаревших и небезопасных версий протокола SMB.

При это на других компьютерах с операционными системами Windows 8.1/7 и даже на Windows 10 (до билда 1709) эти же сетевые каталоги могут открываться вполне себе нормально.

Как разрешить гостевой доступ к сетевым дискам в Windows 10 без проверки подлинности

Чтобы разрешить гостевой доступ с вашего компьютера, откройте редактор групповых политик (gpedit.msc). Для этого нажмите клавиши [Win]+[R], наберите «gpedit.msc» и нажмите [OK]:

Затем следует перейди в раздел: Конфигурация компьютера -> Административные шаблоны -> Сеть -> Рабочая станция Lanman:

В котором необходимо включить политику «Включить небезопасные гостевые входы»:

После этого необходимо закрыть редактор групповых политик и применить их. Это можно сделать без перезагрузки выполнив команду в консоли Windows:

gpupdate/force

Вместо послесловия

Этот способ желательно использовать только как временный, так как доступ к папкам без проверки подлинности снижает уровень безопасности ваших данных.

Благодарности

При написании статьи были использованы следующие источники:

- https://winitpro.ru/index.php/2018/01/24/ne-otkryvayutsya-smb-papki-posle-ustanovki-windows-10-1709/

- https://winnote.ru/instructions/115-primenenie-politik-bez-perezagruzki-kompyutera.html

Содержание

- Не открываются общие сетевые папки в Windows 10

- Предистория

- Вы не можете получить гостевой доступ к этой общей папке

- Как разрешить гостевой доступ к сетевым дискам в Windows 10 без проверки подлинности

- Вместо послесловия

- Благодарности

- Как включить учетную запись «Гость» в Windows 10?

- Включение и вход в учетную запись «Гость» в Windows 10

- Как включить учетную запись гостя в windows 10

- Включение учетной записи Гость в Windows 10

- Гостевой доступ в SMB2 и SMB3 отключен по умолчанию в Windows

- Симптомы

- Запись журнала 1

- Рекомендации

- Запись журнала 2

- Рекомендации

- Причина

- Решение

- Дополнительная информация

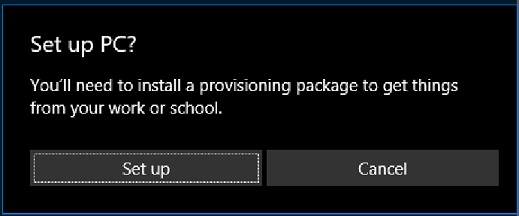

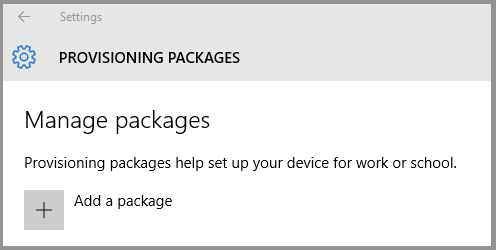

- Настройка общего или гостевого компьютера с Windows 10/11

- Суть режима общего ПК

- Модели учетных записей

- Управление учетными записями

- Обслуживание и спящий режим

- Поведение приложений

- Настройка

- Настройка режима общего ПК для Windows

- Создание пакета подготовки для совместного использования

- Применение пакета подготовки

- Рекомендации для учетных записей на компьютерах, работающих в режиме общего ПК

- Политики, заданные для режима общего ПК

Не открываются общие сетевые папки в Windows 10

Безопасность — это прекрасно. Но иногда последствия от внедрения новых правил застают пользователей врасплох. Так случилось и со мной.

Однажды я решил подключиться к сетевому диску и получил следующее предупреждение:

Предистория

Мой сетевой диск — это внешний USB накопитель Seagate Expansion Portable Drive емкостью 2 ТБ (STEA2000400), который подключен к маршрутизатору Keenetic Giga KN-1010. С домашнего компьютера и ноутбука у меня не было проблем с подключением.

А когда однажды я решил подключиться через VPN с рабочего компьютера, то получилось фиаско описанное выше.

Поначалу, я думал, что виноват VPN и/или настройки маршрутизатора. Но потом обратил внимание на то, что дома я использовал операционные системы Windows 8.1, а на работе — Windows 10. В последней, как оказалось, усилены меры безопасности, которые и не позволяли получить доступ к моему сетевому диску.

Вы не можете получить гостевой доступ к этой общей папке

Если вы из Windows 10 не можете открыть сетевые папки на других сетевых устройствах или на компьютерах со старыми версиями Windows, скорее всего проблема в том, что в вашей Windows 10 отключена поддержка устаревших и небезопасных версий протокола SMB.

При это на других компьютерах с операционными системами Windows 8.1/7 и даже на Windows 10 (до билда 1709) эти же сетевые каталоги могут открываться вполне себе нормально.

Как разрешить гостевой доступ к сетевым дискам в Windows 10 без проверки подлинности

Чтобы разрешить гостевой доступ с вашего компьютера, откройте редактор групповых политик (gpedit.msc). Для этого нажмите клавиши [Win]+[R], наберите «gpedit.msc» и нажмите [OK]:

В котором необходимо включить политику «Включить небезопасные гостевые входы»:

После этого необходимо закрыть редактор групповых политик и применить их. Это можно сделать без перезагрузки выполнив команду в консоли Windows:

Вместо послесловия

Этот способ желательно использовать только как временный, так как доступ к папкам без проверки подлинности снижает уровень безопасности ваших данных.

Благодарности

При написании статьи были использованы следующие источники:

Источник

Как включить учетную запись «Гость» в Windows 10?

В предыдущих версиях Windows включить встроенную гостевую учетную запись можно было через панель управления. В Windows 10 такая возможность отсутствует. Учетную запись «Гость» нельзя включить явным образом не через панель управления, не через «Параметры» компьютера.

Но даже если у вас получилось активировать гостевую учетную запись, она не будет отображаться на экране входа в систему. Но этот вопрос тоже можно решить. Давайте рассмотрим, как это сделать.

Включение и вход в учетную запись «Гость» в Windows 10

1. Откройте командную строку от имени администратора. Для этого используйте сочетание клавиш Windows + X. В открывшемся меню выберите пункт «Командная строка (администратор)».

2. Введите следующую команду и нажмите Enter:

net user гость /active:yes

3. После выполнения этой команды вы все еще не можете получить доступ к гостевой учетной записи т.к. она не будет отображаться на экране входа. Хотя сам пользователь будет виден в меню «Пуск» при нажатии на имени текущего пользователя.

Это связано с тем, что существует групповая политика, которая запрещает локальный вход в систему гостевой учетной записи. Но мы это исправим.

4. Откройте окно «Выполнить» (сочетание клавиш Windows + R). Введите команду gpedit.msc и нажмите Enter.

Если при открытии возникает ошибка «Не удается найти gpedit.msc», то воспользуйтесь этой инструкцией.

5. В редакторе локальной групповой политики перейдите к следующей ветви:

6. С правой стороны найдите пункт «Запретить локальный вход» и дважды щелкните по нему.

7. Выберите учетную запись «Гость» и удалите ее.

8. Теперь учетная гостевая учетная запись полностью активирована. После перезагрузки компьютера или выхода из системы вы можете увидеть ее в списке пользователей.

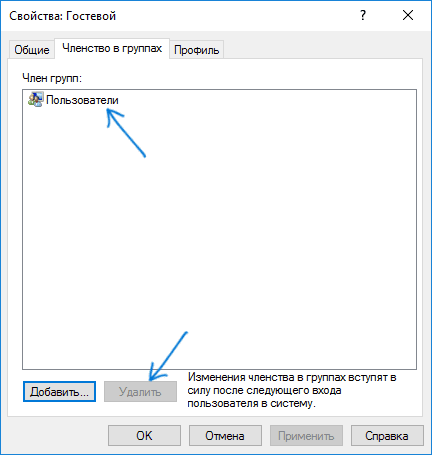

! В текущей сборке Windows 10 (10240) часто встречается такая проблема, что при входе в учетную запись «Гость» экран начинает мигать и ничего нельзя сделать. Это, скорее всего, недоработка этой сборки и на данный момент решения этой проблемы я нигде не встречал. Выходом является создание новой учетной записи и включение ее в группу «Гости».

Источник

Как включить учетную запись гостя в windows 10

Здравствуйте уважаемые читатели блога mixprise.ru в данной статье рассмотрим тему включения учетной записи гостя в Windows 10

Для чего нужна учетная запись Гостя? Учетная запись Гость служит для входа на компьютер, но с ограниченными правами!

Допустим вам потребовалось дать доступ или оставить компьютер вашему знакомому, но вы не хотите, чтобы он имел полные права на изменение параметров вашей операционной системы, как раз с этой задачей справится учетная запись гостя.

Учетная запись гостя в Windows 10 имеет следующее ограничение прав:

1) Запрет установки и удаления программ

2) Запрет смены пароля и управления учетными записями

3) Запрет изменения конфигурации компьютера

Это основные настройки, к которым ограничен доступ системой для учетной записи Гость

Включение учетной записи Гость в Windows 10

1 способ которым мы будем включать данную учетную запись это с помощью командной строки, для того что бы ее запустить нажимаем сочетание клавиш «Win+X» затем выбираем раздел «Командная строка (администратор)»

В запустившимся окне необходимо ввести команду следующего типа: net user Гость /active:yes и нажать Enter для выполнения

Но есть один интересный момент, при активации данной учетной записи в системы вы к сожалению, все равно войти не сможете войти под ней, потому локальная политика безопасности не даст вам это сделать, для того что бы ее отключить выполните следующие действия:

Нажмите сочетание клавиш WIN + R затем введите команду: gpedit.msc и нажмите Ok

Вы попадаете в редактор локальной групповой политике, в нем необходимо отключить функцию запрета локального входа в систему, что бы сделать это в левом меню перейдите по вкладкам:

«Конфигурация компьютера» далее «Конфигурация Windows» затем «Параметры безопасности» после «Локальные политики» и «Назначение прав пользователя»

В правой окне ищем функцию «Запретить локальный вход» и удаляем ее и применяем настройки

Давайте войдем под учетной записью гость, для этого жмите «Пуск» затем кликните по текущей учетной записи и жмите «Переключить учетную запись»

Войдите под учетной записью гостя и все.

Рассмотрим еще один способ как включить учетную запись гостя в Windows 10, он немного проще на мой взгляд

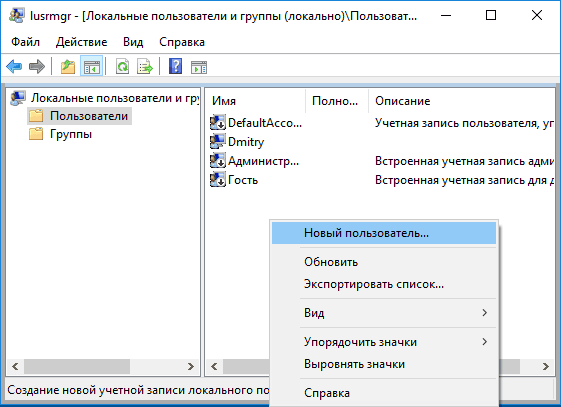

Откройте «Панель управления» затем выберите раздел «Администрирование»

В открывшимся окне кликните на вкладку «Управления компьютером»

В левом меню выбираем «Локальные пользователи» затем «Пользователи» и жмем правой кнопкой мыши по учетной запись «Гость» и переходим в «Свойства»

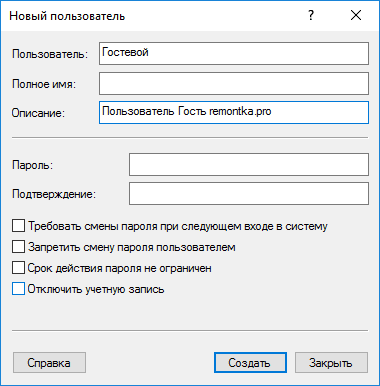

Далее в настройках убираем галочку «Отключить учетную запись» затем «Применить»

Учетная запись после этого у нас так же будет активна

Важно: После активации учетной запись Гость 2-м способом выполните изменения в редакторе локальной групповой политике как было показано выше

Ну а у меня на этом все, если у вас остались вопросы пишите их в комментарии и не забываем подписываться на рассылку, всем спасибо и удачи!

Источник

Гостевой доступ в SMB2 и SMB3 отключен по умолчанию в Windows

В этой статье описываются сведения Windows отключения гостевого доступа в SMB2 и SMB3 по умолчанию, а также параметров, позволяющих включить небезопасные гостевых логотипы в групповой политике. Однако это, как правило, не рекомендуется.

Применяется к: Windows 10 — все выпуски, Windows Server 2019

Исходный номер КБ: 4046019

Симптомы

Начиная с Windows 10 версии 1709 и Windows Server 2019 клиенты SMB2 и SMB3 больше не позволяют следующие действия по умолчанию:

В SMB2 и SMB3 в этих версиях Windows:

Такое Windows 10 происходит в Windows 10 1709, Windows 10 1803, Windows 10 1903, Windows 10 1909, а также Windows 10 2004, Windows 10 20H2, & Windows 10 21H1 до тех пор, пока Установлен KB5003173. Это поведение по умолчанию ранее было реализовано в Windows 10 1709 г., но позднее регрессивно в Windows 10 2004 г., Windows 10 20H2 и Windows 10 21H1, в котором по умолчанию гостевой auth не был отключен, но все равно может быть отключен администратором. Сведения о том, как отключить проверку подлинности гостей, см. ниже.

Если вы попробуете подключиться к устройствам, запрашивающие учетные данные гостя, а не соответствующими проверке подлинности, вы можете получить следующее сообщение об ошибке:

Вы не можете получить доступ к этой общей папке, так как политики безопасности вашей организации блокируют недостоверный гостевой доступ. Эти политики помогают защитить компьютер от небезопасных или вредоносных устройств в сети.

Кроме того, если удаленный сервер пытается заставить вас использовать гостевой доступ, или если администратор включает гостевой доступ, в журнал событий SMB Client в журнале событий SMB-клиента в журнале регистрируются следующие записи:

Запись журнала 1

Рекомендации

Это событие указывает на то, что сервер пытался войти в систему пользователя в качестве недостоверного гостя, но ему было отказано. Гостевых логотипов не поддерживают стандартные функции безопасности, такие как подписание и шифрование. Таким образом, гостевых логотипов уязвимы для атак человека в середине, которые могут подвергать конфиденциальные данные в сети. Windows отключает небезопасные (несекреационные) гостевых логотипов по умолчанию. Рекомендуется не включить небезопасные гостевых логотипы.

Запись журнала 2

Значение реестра по умолчанию:

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesLanmanWorkstationParameters] «AllowInsecureGuestAuth»=dword:0

Настроено значение реестра:

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesLanmanWorkstationParameters] «AllowInsecureGuestAuth»=dword:1

Рекомендации

Это событие указывает на то, что администратор включил небезопасные гостевых логотипов. Ненадежный гостевых логотип возникает, когда сервер входит в систему пользователя в качестве недостоверного гостя. Обычно это происходит в ответ на сбой проверки подлинности. Гостевых логотипов не поддерживают стандартные функции безопасности, такие как подписание и шифрование. Таким образом, разрешение гостевых логонов делает клиента уязвимым для атак человека в центре, которые могут подвергать конфиденциальные данные в сети. Windows отключает небезопасные гостевых логотипов по умолчанию. Рекомендуется не включить небезопасные гостевых логотипы.

Причина

Это изменение в поведении по умолчанию по умолчанию по проекту и рекомендуется Корпорацией Майкрософт для обеспечения безопасности.

Вредоносный компьютер, который выдает себя за законный файл-сервер, может позволить пользователям подключаться в качестве гостей без их ведома. Рекомендуется не изменять этот параметр по умолчанию. Если удаленное устройство настроено на использование учетных данных гостей, администратор должен отключить гостевой доступ к этому удаленному устройству и настроить правильную проверку подлинности и авторизацию.

Windows и Windows Server не включили гостевой доступ и не разрешили удаленным пользователям подключаться в качестве гостей или анонимных пользователей с 2000 г. Windows 2000 г. Только сторонним удаленным устройствам может потребоваться гостевой доступ по умолчанию. Операционные системы, предоставляемые Корпорацией Майкрософт, не работают.

Решение

Если вы хотите включить небезопасный гостевой доступ, можно настроить следующие параметры групповой политики:

При изменении групповой политики на основе домена Active Directory используйте управление групповой политикой (gpmc.msc).

Для целей мониторинга и инвентаризации: эта группа политика устанавливает следующее значение реестра DWORD до 1 (небезопасная включенная система безопасности гостей) или 0 (отключена незащищенная система auth для гостей):

Чтобы задать значение без использования групповой политики, задайте следующее значение реестра DWORD: 1 (включена небезопасная возможность гостевого auth) или 0 (отключена незащищенная гостевая auth):

Как обычно, параметр значения в групповой политике переопределит значение параметра реестра политик, не входящего в группу.

Включив небезопасные гостевых логотипов, этот параметр снижает безопасность Windows клиентов.

Дополнительная информация

Этот параметр не влияет на поведение SMB1. SMB1 продолжает использовать гостевой доступ и откат гостей.

Источник

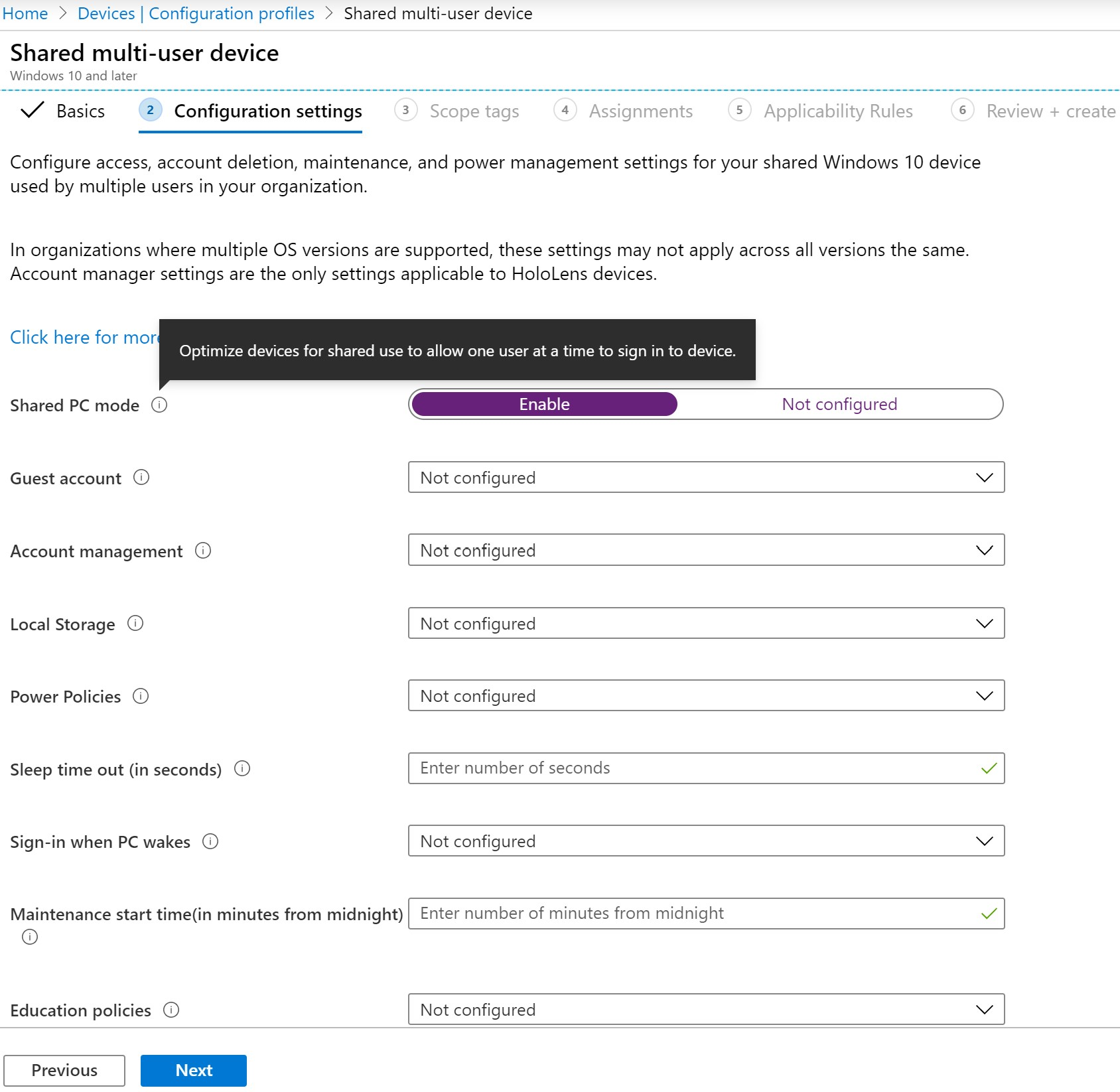

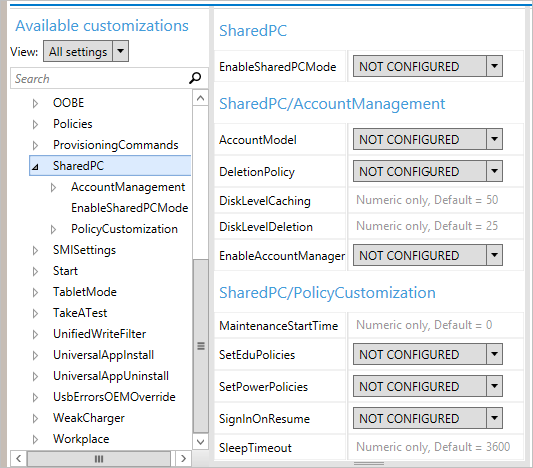

Настройка общего или гостевого компьютера с Windows 10/11

Относится к:

Windows клиент имеет общий режим ПК, который оптимизирует Windows для общих сценариев использования, таких как пространства прикосновения в корпоративном и временное использование клиента в розничной торговле. Вы можете применить общий режим ПК для Windows клиентских Pro, Pro образования, образования и Enterprise.

Если вы заинтересованы в использовании Windows для общих компьютеров в школе, см. в приложении Use Настройка учебных компьютеров, которое предоставляет простой способ настройки компьютеров с общим режимом ПК плюс дополнительные параметры, определенные для образования.

Суть режима общего ПК

Клиентский Windows в совместном режиме ПК предназначен для управления и обслуживания с высокой надежностью. В режиме общего ПК одновременно вход может выполнить только один пользователь. Если компьютер заблокирован, текущий пользователь в любой момент может выйти из учетной записи на экране блокировки.

Модели учетных записей

Предполагается, что общие компьютеры присоединяются к домену Active Directory или Azure Active Directory пользователем, обладающим правами для присоединения к домену, в рамках процесса установки. Таким образом, любой пользователь из каталога может выполнить вход на компьютере. Если используется Azure Active Directory Premium, вы можете настроить вход с правами администратора для любого пользователя домена. Кроме того, в режиме общего компьютера можно активировать на экране входа в систему вариант Гость. В этом случае не требуются ни учетные данные пользователя, ни проверка подлинности, а при каждом использовании создается новая локальная учетная запись. Windows клиент имеет учетную запись режима киоска. Вы можете настроить режим общего компьютера, чтобы включить команду Терминал на экране входа. Для ее использования не требуются ни учетные данные, ни проверка подлинности, При этом каждый раз создается новая локальная учетная запись для запуска указанного приложения в режиме назначенного доступа (терминала).

Управление учетными записями

Если в режиме общего компьютера включена служба управления учетными записями, учетные записи будут автоматически удаляться. Удаляются учетные записи Active Directory, Azure Active Directory и локальные учетные записи, созданные с помощью команд Гость и Терминал. Управление учетными записями осуществляется при выходе из системы (чтобы обеспечить достаточное свободное пространство на диске для следующего пользователя), а также в период обслуживания системы. Режим общего компьютера можно настроить так, чтобы учетные записи удалялись сразу при выходе из системы или когда на диске недостаточно свободного места. В Windows клиент добавляется неактивный параметр, который удаляет учетные записи, если они не вписались после указанного числа дней.

Обслуживание и спящий режим

Режим общего ПК можно настроить так, чтобы использовать периоды обслуживания, которое проводится, пока компьютер не используется. Поэтому рекомендуется спать, чтобы компьютер мог проснуться, если он не используется для выполнения обслуживания, очистки учетных записей и запуска Windows update. Рекомендуемые параметры можно задать, выбрав Настройка политик электропитания в списке настроек режима общего ПК. Кроме того, на устройствах без сигналов пробуждения ACPI в режиме общего ПК всегда переопределяются сигналы пробуждения часов реального времени (RTC), чтобы разрешить выход компьютера из спящего режима (по умолчанию сигналы пробуждения RTC отключены). Это обеспечивает использование периодов обслуживания максимальным спектром оборудования.

Несмотря на то, что режим общего ПК не предусматривает непосредственную настройку Центра обновления Windows, настоятельно рекомендуется настроить его для автоматической установки обновлений и, при необходимости, перезагрузки в часы обслуживания. В этом случае операционная система на компьютере всегда будет в актуальном состоянии, и пользователям не потребуется прерывать работу для установки обновлений.

Настроить Центр обновления Windows можно одним из следующих способов:

Поведение приложений

Приложения могут использовать режим общего компьютера с помощью следующих трех API:

Настройка

Логотип системы шаблонов > > администрирования

Демонстрация анимации при первом входе

Скрытие точек входа для быстрого переключения пользователей

Включение входа в систему с помощью удобного PIN-кода

Отключение входа в систему с помощью графического пароля

Отключение уведомлений приложений на экране блокировки

Предоставление пользователям возможности установки пароля при возобновлении работы после перехода в режим ожидания с подключением

Запрет отображения сведений об учетной записи при входе

Шаблоны > администрирования > Профили пользователей системы

Отключение идентификатора рекламы

Шаблоны > администрирования Windows компоненты

Не показывать советы по использованию Windows

Выключить возможности потребителя Майкрософт

Microsoft Passport for Work

Запрет использования OneDrive для хранения файлов

Шаблоны > администрирования Windows компоненты > биометрии

Разрешение использования биометрических данных

Разрешение входа в систему с помощью биометрических данных

Разрешение входа в систему с помощью биометрических данных для пользователей домена

Шаблоны > администрирования Windows сбор данных > компонентов и сборки предварительного просмотра

Переключение пользовательских элементов управления над сборками для предварительной оценки

Отключение функций или параметров до выпуска

Запрет отображения уведомлений об отзывах

Шаблоны > администрирования Windows компоненты > File Explorer

Показывать блокировку в меню рисунков пользователя

Шаблоны > администрирования Windows > план-график обслуживания компонентов

Граница активации автоматического обслуживания

Произвольная задержка автоматического обслуживания

Политика пробуждения автоматического обслуживания

Шаблоны > администрирования Windows компоненты > Windows Hello для бизнеса

Использовать функцию входа на телефоне

Использовать Windows Hello для бизнеса

Шаблоны > администрирования Windows компоненты > OneDrive

Запретить использование OneDrive для хранения файлов

Windows Параметры безопасности > Параметры > параметры безопасности > локальных политик

Интерактивный вход в систему: не отображать последнее имя пользователя

Enabled, Disabled при использовании только гостевой модели учетной записи

Интерактивный вход в систему: автоматический вход последнего текущего пользователя после перезапуска, инициированного системой

Завершение работы: разрешить завершение работы системы без выполнения входа в систему

Контроль учетных записей: поведение запроса на повышение прав для обычных пользователей

Источник

Adblock

detector

| Параметр | Значение | |

|---|---|---|

| EnableSharedPCMode | Задайте значение True. Если значение True не задано, режим общего компьютера не включается и никакие другие параметры не применяются. Этот параметр управляет API IsEnabled Некоторые из остальных параметров SharedPC являются необязательными, но мы настоятельно рекомендуем также задать для параметра EnableAccountManager значение True. | |

| AccountManagement: AccountModel | Этот параметр определяет, сколько пользователей может выполнять вход в компьютер. Если выбрать подключение к домену, вход может выполнить любой пользователь домена. Если указать параметр гостя, на экране входа также появится вариант Гость, предоставляющий возможность анонимного гостевого входа на компьютере. — Только гость — любой пользователь может работать на компьютере через локальную стандартную учетную запись (без прав администратора). — Только с подключением к домену — вход возможен только с учетной записью Active Directory или Azure AD. — Подключение к домену и гость — пользователи могут выполнять вход с использованием учетной записи Active Directory, Azure AD или локальной стандартной учетной записи. |

|

| AccountManagement: DeletionPolicy | — Удалить немедленно — учетная запись удаляется при входе из системы. — Удалить при достижении порогового значения дискового пространства — удаление учетных записей начнется, когда объем доступного дискового пространства станет меньше порогового значения, заданного с помощью параметра DiskLevelDeletion, и завершится, когда этот объем достигнет значения, заданного с помощью параметра DiskLevelCaching. В первую очередь удаляются учетные записи, которые не использовались дольше всего. Настройка режима общего ПК для WindowsWindows можно настроить для работы в режиме общего ПК несколькими способами: Управление мобильными устройствами (MDM): режим общего ПК активируется через Поставщика служб конфигурации (CSP) SharedPC. Чтобы настроить политику общих устройств для Windows клиента в Intune, выполните следующие действия: Выберите устройства > Windows > конфигурации > профили Создание профиля. Введите следующие свойства: Щелкните Создать. В Basicsвведите следующие свойства: Выберите Далее. В настройках конфигурации, в зависимости от выбранной платформы, параметры, которые можно настроить, отличаются. Выберите платформу для подробных параметров: На странице Параметры конфигурации установите значение «Общий режим ПК» включено. С этого момента вы можете настроить любые дополнительные параметры, которые вы хотите быть частью этой политики, а затем следовать остальному потоку настройки до ее завершения, выбрав Create after Step 6. Пакет подготовка, созданный с конструктором конфигурации Windows: вы можете применить пакет подготовка при первоначальной настройке компьютера (также известного как вне-box-experience или OOBE), или вы можете применить пакет подготовка к клиенту Windows, который уже используется. Пакет подготовки создается в конструкторе конфигураций Windows. Режим общего компьютера активируется поставщиком служб конфигурации (CSP) SharedPC. В конструкторе конфигураций Windows он отображается как SharedPC. Мост WMI: в средах, где используется групповая политика, можно использовать поставщика MDM Bridge WMI, чтобы настроить класс MDM_SharedPC. Для всех параметров устройства клиент моста WMI должен выполняться при локальном пользователе системы; Дополнительные сведения см. в тексте Использование сценариев PowerShell с поставщиком мостов WMI. Например, откройте PowerShell от имени администратора и введите следующее: Создание пакета подготовки для совместного использованияОткройте конструктор конфигураций Windows. На начальной страницевыберите Расширенная подготовка. Введите имя и (при необходимости) описание проекта, а затем нажмите кнопку Далее. Выберите Все выпуски Windows для настольных ПК и нажмите кнопку Далее. Нажмите кнопку Готово. Проект откроется в конструкторе конфигураций Windows. Выберите Параметры среды выполнения > SharedPC. Выберите нужные параметры для режима общего ПК. В меню Файл выберите команду Сохранить. В меню Экспорт выберите пункт Пакет подготовки. Измените значение параметра Владелец на ИТ-администратор. Это позволит установить для данного пакета подготовки более высокий приоритет, чем приоритет пакетов подготовки из других источников, примененных к данному устройству. Нажмите Далее. Задайте значение параметра Версия пакета. Можно внести изменения в существующие пакеты и изменить номер версии для обновления ранее примененных пакетов. (Необязательно) В окне Безопасность пакета подготовки можно включить шифрование и подписывание пакета. Включить шифрование пакета— при выборе этого пункта на экране отобразится автоматически созданный пароль. Рекомендуется включить в пакет доверенный сертификат подготовки. Когда пакет применяется к устройству, сертификат добавляется в хранилище системы и впоследствии любой пакет, подписанный с использованием этого сертификата, будет применен автоматически. Нажмите кнопку Далее, чтобы указать конечное расположение, в которое нужно поместить пакет подготовки после сборки. По умолчанию конструктор конфигураций Windows использует в качестве расположения выходных данных папку проекта. Вы также можете нажать Обзор, чтобы изменить расположение выходных данных по умолчанию. Нажмите кнопку Далее. В случае сбоя построения отобразится сообщение об ошибке со ссылкой на папку проекта. Вы можете просмотреть журналы, чтобы определить, что вызвало ошибку. После устранения проблемы попробуйте выполнить построение пакета еще раз. В случае успешного построения отобразятся пакет подготовки, выходной каталог и каталог проекта. Через общую сетевую папку Через сайт SharePoint Съемный носитель (USB/SD-карта) (выберите этот вариант, чтобы применить к компьютеру во время начальной настройки) Применение пакета подготовкиПакет подготовки можно применить к ПК во время начальной настройки или к уже настроенному ПК. Во время начальной настройки Начните с компьютера на экране настройки. Вставьте USB-накопитель. Если при этом ничего не происходит, нажмите клавишу Windows пять раз. Если на USB-накопителе есть только один пакет подготовки, то этот пакет применяется. Если же на USB-накопителе несколько пакетов подготовки, появляется сообщение Настроить устройство?. Нажмите Настроить и выберите нужный пакет подготовки. Завершите процесс настройки. После настройки На настольном компьютере перейдите в раздел Параметры > Учетные записи > Рабочий доступ > Добавление или удаление пакета управления > Добавить пакет и выберите пакет для установки. В случае использования файла установки на уже настроенном компьютере существующие учетные записи и данные могут быть потеряны. Рекомендации для учетных записей на компьютерах, работающих в режиме общего ПКДля повышения надежности и безопасности компьютера не рекомендуется создавать на нем учетные записи локальных администраторов. Если компьютер настроен в режиме общего ПК с политикой удаления по умолчанию, учетные записи автоматически кэшируются до тех пор, пока места на диске не станет недостаточно. Затем учетные записи удаляются для освобождения места на диске. Эта операция управления учетной записью выполняется автоматически. Таким образом осуществляется управление учетными записями доменов Azure AD и Active Directory. Все учетные записи, созданные через гостевой и киоск, будут удалены автоматически при выходе из нее. На компьютере с Windows, присоединенном к Azure Active Directory: Локальные учетные записи, уже существующие на компьютере, при включении режима общего ПК не будут удалены. Новые локальные учетные записи, созданные путем выбора Параметры > Учетные записи > Другие пользователи > Добавить пользователя для этого компьютера, после включения режима общего ПК не удаляются. Однако все новые учетные записи **** гостей, созданные вариантами Гостевой и Киоск на экране входа (если включено), будут автоматически удалены при входе. **** Чтобы установить общую политику для всех локальных учетных записей, можно настроить следующий локальный параметр групповой политики: Профили пользователей системы административных шаблонов компьютеров: Удаление профилей пользователей старше указанного числа дней при перезапуске > **** > **** > **** системы. **** Если на компьютере необходимы учетные записи администраторов Служба управления учетными записями поддерживает учетные записи, на которые не распространяется удаление. Добавление SID учетной записи в раздел реестра с помощью PowerShell: Политики, заданные для режима общего ПКРежим общего ПК предполагает настройку локальных групповых политик для настройки устройства. Некоторые из них можно изменять с помощью параметров режима общего ПК. Задавать дополнительные политики для компьютеров, настроенных для режима общего ПК, не рекомендуется. Режим общего ПК был оптимизирован и обеспечивает скорость и надежность в течение длительного времени с минимальной потребностью в обслуживании вручную или без такой потребности. Административные шаблоны > Панель управления > Персонализация Запретить включение слайд-шоу с экрана блокировки Запрет изменения изображения на экране блокировки и при входе в систему Административные шаблоны > Система > Управление электропитанием > Параметры кнопок Выбрать действие кнопки питания (питание от сети) Выбор действия кнопки выключения (питание от батареи) Выбор действия кнопки спящего режима (питание от сети) Выбор действия переключателя на крышке (питание от сети) Выбор действия переключателя на крышке (питание от батареи) Административные шаблоны > Система > Управление питанием > Параметры режимов сна Требовать пароль при выходе из спящего режима (питание от сети) Запрос пароля при выходе из спящего режима (питание от батареи) Определение времени ожидания перехода системы в спящий режим (питание от сети) Определение времени ожидания перехода системы в спящий режим (питание от батареи) Отключение гибридного спящего режима (питание от сети) Отключение гибридного спящего режима (питание от батареи) Определение времени ожидания автоматического перехода системы в спящий режим (питание от сети) Определение времени ожидания автоматического перехода системы в спящий режим (питание от батареи) Разрешение различных режимов сна (S1–S3) при простое компьютера (питание от сети) Разрешение различных режимов сна (S1–S3) при простое компьютера (питание от батареи) Определение времени ожидания перехода системы в режим гибернации (питание от сети) Определение времени ожидания перехода системы в режим гибернации (питание от батареи) Шаблоны > администрирования > Системное управление > питанием видео и отображение Параметры Отключение дисплея (питание от сети) Отключение дисплея (питание от батареи) Администратор Шаблоны > > системного управления > энергосберегом Параметры |

|

| Пороговое значение для включения режима энергосбережения батареи (питание от батареи) | 70 | SetPowerPolicies=True |

Содержание

-

- 0.0.1 Ответ

- 1 Страницы

- 2 четверг, 22 февраля 2018 г.

- 2.1 Не возможно зайти по сети на общую папку Windows 10

Многие столкнулись с тем, что при обновлении Windows 10 до последних релизов из под обновлённой ОС перестали открываться сетевые папки. Произошло это из-за того, что Microsoft усилила безопасность и теперь, на сборке 1709, не работает беспарольное подключение по локальной сети к другим компьютерам, как было до этого.

При попытке подключения может выдаваться следующее сообщение:

«Вы не можете получить доступ к этой общей папке, так как политики безопасности вашей организации блокируют гостевой доступ без проверки подлинности. Эти политики помогают защитить ваш компьютер от небезопасных или вредоносных устройств в сети«

Для того, чтобы решить данную проблему, необходимо либо включить общий доступ с парольной защитой:

И проблема устранится сама по себе.

Такой вариант решения проблемы удобен далеко не всем, т. к. пароль при этом варианте приходится устанавливать пароль, а он не всегда нужен. Для того, чтобы избежать установки пароля и вернуть возможность получать общий доступ без парольной защиты, необходимо выполнить несколько простых шагов:

- Открываем Win+R (Пуск->Выполнить) и пишем gpedit.msc

2. Далее необходимо перейти по следующему пути «Конфигурация компьютера ===> Административные шаблоны ===> Сеть>Рабочая станция Lanmann»;

3. Выставить параметр «Включить небезопасные гостевые входы» в положение «Включено».

Однако, необходимо иметь в виду, что данное решение временное и не рекомендуется открывать доступ без проверки подлинности для кого угодно.

При попытке открыть сетевую папку возникает такая ошибка:

Ответ

Скорее всего дело в том, что в рамках постепенного отключения старых небезопасных версий протокола SMB (помните атаку шифровальщика WannaCry, которая как раз и реализовалась через дыру в SMB 1), Microsoft в Windows 10 Fall Creators Update (редакции Windows 10 Enterprise и Windows 10 Education) и Windows Server 1709 (как в Datacenter так и в Standard редакциях) помимо полного отключения SMB1, по умолчанию стала блокировать также доступ под гостевой учетной записью на удаленный сервер по протоколу SMBv2. Дело в том, что при доступе под гостевой записью не применяются такие методы защиты трафика, как подписывание и шифрование, что делает уязвимым такой тип доступ против MiTM атак.

При попытке такого подключения как раз и появляется такая ошибка. А в журнале клиента SMB (Microsoft-Windows-SMBClient) при этом фиксируется:

Именно по этому при доступе к SMBv2 сетевым папкам под гостевой учетной (в большинстве случаев на NAS включают именно гостевой доступ) или к шарам на старых версия ОС (согласно опубликованной ранее таблице поддерживаемых версий SMB в различных версиях Windows, SMB 2.0 используется в Windows Server 2008 и WIndows Vista SP1, а SMB 2.1 в Windows Server 2008 R2 и Windows 7).

Чтобы включить доступ под гостевой учетной записью, нужно с помощью редактора групповых политик (gpedit.msc) в разделе:

Computer Configuration ->Administrative templates -> Network (Сеть)-> Lanman Workstation (Рабочая станция Lanman) включить политику Enable insecure guest logons (Включить небезопасные гостевые входы).

Либо создать следующий ключ реестра:

HKLMSYSTEMCurrentControlSetServicesLanmanWorkstationParameters “AllowInsecureGuestAuth”=dword:1

Если данное решение не помогло, возможно ваш NAS (или другое удаленное устройство, которое предоставляет доступ к сетевым папкам по SMB), поддерживают только SMBv1. Попробуйте включить этот протокол на клиенте (Windows Features -> SMB 1.0/CIFS File Sharing Support -> SMB 1.0/CIFS Client).

Однако, вы должны понимать, что использование данного обходного решения не рекомендовано, т.к. подвергает вашу систему опасности.

Страницы

четверг, 22 февраля 2018 г.

Не возможно зайти по сети на общую папку Windows 10

Вы не можете получить доступ к этой общей папке, так как политики безопасности вашей организации блокируют гостевой доступ без проверки подлинности. Эти политики помогают защитить ваш компьютер от небезопасных или вредоносных устройств в сети.

Значит ваша операционка обновилась до последней версии и закрывают дыры в безопасности в частности те которые касаются SMB протокола (сетевому доступу к папкам, принтерам и т.п.).

Более подробно о том в каком обновлении пришло новшество, что было изменено и несколько вариантов исправления этой ситуации описаны здесь.

В нашем случае первый метод (редактирование групповых политик) помог исправить данную проблему:

«вы не можете получить доступ к этой общей папке»

Windows 10 уже дано как появился на свет, и на сегодняшний день уже даже вышло несколько крупных обновлений, которым из каждых была присвоена своя определенная версия. На 06 февраля 2021 года самой актуальной версией является 1709, которая была выпущена 17 октября 2021 года.

Так вот, на текущей версии, а именно 1709, была замечена такая проблема, что некоторые пользователи не могли зайти в общедоступные папки на других компьютерах или подключиться к сетевому принтеру.

Вместо этого появлялась ошибка, в которой говорилось, что вы не можете получить доступ к удаленному компьютеру из-за того, что политики безопасности вашей организации могут блокировать доступ без проверки подлинности.

Мною было замечено, что подобное сообщение появлялось именно на корпоративных Windows 10, в «Профессиональных» версиях подобной ошибки, с блокировкой доступа без проверки подлинности, ранее не обнаруживалось.

[adsense1]

Наверное, начнем с того, что самым простым способом будет полная переустановка системы с использованием самого свежего образа, скачанного с сервера Майкрософт, так же, возможно есть смысл попробовать поставить Windows 10 «Профессиональная», и проверить результат с этой версией системы.

Но, если вы пока не готовы переустанавливать свою систему и не особо хотите экспериментировать с различными версиями, можно воспользоваться временным способом, который будет показан прямо сейчас.

Смысл его в том, что нам для обхода блокировки доступа без проверки подлинности, а именно для беспрепятственного доступа к сетевым папкам, необходимо в групповых политиках активировать параметр «Включить небезопасные гостевые входы».

Начнем с запуска редактора групповых политик, открываем окно выполнения «Wir R» и запускаем там вот такую команду.

С левой стороны находим «Конфигурация компьютера» и открываем папки «Административные шаблоны», потом «Сеть» и теперь с правой стороны ищем пункт «Рабочая станция Lanman», открыв его двойным кликом мышки.

В появившихся доступных параметрах открываем пункт «Включить небезопасные гостевые входы».

Откроется новое окно с свойствами данного пункта, в котором для обхода блокировки доступа без проверки подлинности, необходимо значение поменять на «Включено» и применить изменения.

После этого вы должны без проблем подключиться к любым общедоступным папкам или сетевым принтерам. Ещё раз замечу, что проблема мною была обнаруженная на версиях Windows 10 (1709).

Кстати, информацию о том, как посмотреть версию своей системы вы можете найти по ссылке.

В итоге, лично мне удавалось справиться с данной проблемой именно таким образом, если же вы знаете какой-нибудь иной способ, буду рад если вы поделитесь им с нами в комментариях.

Так что жду ваших отзывов о том оказался ли данный вариант решения для вас полезным или нет.

Вместо послесловия

Этот способ желательно использовать только как временный, так как доступ к папкам без проверки подлинности снижает уровень безопасности ваших данных.

Вы не можете получить гостевой доступ к этой общей папке

Если вы из Windows 10 не можете открыть сетевые папки на других сетевых устройствах или на компьютерах со старыми версиями Windows, скорее всего проблема в том, что в вашей Windows 10 отключена поддержка устаревших и небезопасных версий протокола SMB.

При это на других компьютерах с операционными системами Windows 8.1/7 и даже на Windows 10 (до билда 1709) эти же сетевые каталоги могут открываться вполне себе нормально.

Как разрешить гостевой доступ к сетевым дискам в windows 10 без проверки подлинности

Чтобы разрешить гостевой доступ с вашего компьютера, откройте редактор групповых политик (gpedit.msc). Для этого нажмите клавиши [Win] [R], наберите «gpedit.msc» и нажмите [OK]:

Затем следует перейди в раздел: Конфигурация компьютера -> Административные шаблоны -> Сеть -> Рабочая станция Lanman:

В котором необходимо включить политику «Включить небезопасные гостевые входы»:

После этого необходимо закрыть редактор групповых политик и применить их. Это можно сделать без перезагрузки выполнив команду в консоли Windows:

gpupdate/force

Предистория

Мой сетевой диск — это внешний USB накопитель Seagate Expansion Portable Drive емкостью 2 ТБ (STEA2000400), который подключен к маршрутизатору Keenetic Giga KN-1010. С домашнего компьютера и ноутбука у меня не было проблем с подключением.

А когда однажды я решил подключиться через VPN с рабочего компьютера, то получилось фиаско описанное выше.

Поначалу, я думал, что виноват VPN и/или настройки маршрутизатора. Но потом обратил внимание на то, что дома я использовал операционные системы Windows 8.1, а на работе — Windows 10. В последней, как оказалось, усилены меры безопасности, которые и не позволяли получить доступ к моему сетевому диску.

В этой инструкции пошагово описаны два простых способа включить учетную запись Гость в Windows 10 с учетом того факта, что с недавних пор встроенный пользователь «Гость» в Windows 10 перестал работать (начиная со сборки 10159).

Примечание: для ограничения пользователя единственным приложением используйте Режим киоска Windows 10.

Включение пользователя Гость Windows 10 с помощью командной строки

Как было отмечено выше, неактивная учетная запись «Гость» присутствует в Windows 10, но не работает так, как это было в предыдущих версиях системы.

Его можно включить несколькими способами, такими как gpedit.msc, «Локальные пользователи и группы» или команда net user Гость /active:yes — при этом он не появится на экране входа в систему, но будет присутствовать в переключении пользователей меню пуск других пользователей (без возможности входа под Гостем, при попытке сделать это вы вернетесь на экран входа в систему).