Сегодня мы поговорим о программе Windows Defender Advanced Threat Protection — узнаем что она из себя представляет, зачем нужна. Поехали!

Windows Defender Advanced Threat Protection — что это?

Windows Defender Advanced Threat Protection (ATP) — агент защитника Windows, представляющий единую платформу превентивной защиты, обнаружения взломов, автоматического изучения и устранения (так понимаю угроз). Вот такая официальная информация содержится на сайте Майкрософт.

Если короткой — Windows Defender Advanced Threat Protection это некий компонент виндовского защитника, обеспечивающий дополнительную защиту.

Также на офф сайте сказано — этот агент защищает ваш бизнес от сложных угроз. Возможно данная защита больше направлена на коммерческие ПК, чем на домашние. Например этой защитой пользуются компании DB Schenker, Metro CSG, Emirates Airlines, MSC Mediterranean Shipping Company и другие компании. Разумеется все довольны, их отзывы есть на офф сайте Microsoft.

Основные возможности

Давайте попробуем понять основные возможности этой защиты — просто инфа в интернете как бы есть, но она раскидана и расплывчата. Я буду опираться на офф сайт Microsoft.

- Установка не требуется, нет проблем с совместимостью, постоянное обновление, размещается в облаке. Видимо имеется ввиду что это облачный сервис, поддерживает все актуальные версии Windows, данные постоянно обновляются.

- Функции мониторинга — позволяют детально изучить процесс защиты, угрозы, получить всю подробную информацию. Поддерживается взаимодействие с с Intelligent Security Graph (Microsoft).

- Автоматическая защита — время от предупреждения до устранения угрозы может занимать считанные минуты. Все как бы хорошо, но мне кажется, что реакция должна быть быстрее, или не?

- Синхронизация — поддерживается распространение информации в Microsoft 365 на все устройства, всем пользователям для ускорения ответных мер. Скорее всего это касается устройств/юзеров, которые подключены к одной сети, например корпоративной. Либо к одной какой-то сетевой группе.

- Помогает защитить конечные точки от кибер-угроз, обнаруживает сложные атаки, утечки данных, автоматизирует процесс реагирования, повышает общую безопасность. Агент ATP сертифицирован в соответствии со стандартом ISO 27001.

- Устраняет уязвимые области (в числе и уязвимость нулевого дня), тем самым предотвращая использование их вирусами и хакерами при атаках.

- The Intelligent Security Graph (ISG) — обеспечивает данными, которые необходимы при защите от самых сложных видов угроз — вирусного ПО, бесфайловых и прочих видов атак.

- Присутствует функция отслеживания поведения, использующая машинное обучение для обнаружения атак. В наличии инструмент SecOps для исследования угроз.

- Поддержка системы репутации файлов и веб-сайтов. Хакерские сайты, мошеннические, и просто файлы, зараженные вирусом — будут обнаруживаться, пользователь будет предупрежден.

- Антивирус на базе облачных технологий защищает от известных и неизвестных угроз.

Это только основные возможности. О всех писать нет смысла — не всем они будут понятны, разве что только системным администраторами. Смотря что умеет эта защита, можно делать вывод — она точно излишня для домашних, обычных юзеров. Вирусы, которым способна дать отпор данная защита — просто не водятся на обычных ПК.

| Семейство | Название |

|---|---|

| Windows Servers | Windows Server 2016, Windows Server 2012 R2 |

| Поддерживаемые версии Windows | Windows 10, Windows 8.1, Windows 7 SP1 |

| Другие платформы (через партнеров) | Android, iOS, macOS, Linux |

В общем ребята — не вижу смысла вас дальше грузить этой инфой. Думаю всем все понятно — Windows Defender Advanced Threat Protection это инструмент, направлен на обеспечение повышенной безопасности, которая нужна больше бизнесу, чем обычному домашнему ПК. Кроме бизнеса, может использовать думаю в:

- Организациях, например где проводятся финансовые операции.

- Банки, их филиалы, отделения.

- Учебные учреждения.

- В разных компаниях.

Снова вывод — используется там, где данные на ПК имеют особую ценность. То есть даже вы дома можете использовать эту защиту, если у вас.. например мега ценная инфа финансового характера.

Windows Defender Advanced Threat Protection — внешний вид

Давайте посмотрим на эту программу — ее внешний вид, интерфейс.

Вот собственно часть админки:

Видим, что есть много кнопок, функция, чтобы контролировать безопасность в реальном времени. Я так понимаю что на главной странице будет отображена самая важная инфа, вот на картинке выше пример — написано Malicious memory artifacts found, что означает — найдены вредоносные артефакты памяти.

Я так понимаю что всю аналитику, мониторинг, наблюдение — можно вести в интернете:

Видим графики, всякие диаграммы.. А вот само меню админки:

Как видим — полный отчет о действиях, всякие настройки, лог оповещений.. думаю для домашнего юзера это будет слишком сложным да и лишним делом.. все это следить, проверять..

Отключение

Оказывается существует служба — Windows Defender Advanced Threat Protection Service, сервисное/внутреннее название которой — Sense. Русское название такое — Служба Advanced Threat Protection в Защитнике Windows:

В описании так и сказано — помогает защитить от дополнительных угроз посредством наблюдения и отчетности о событиях.

На скриншоте видно — кнопка Запустить активна, меню Тип запуска — тоже активно. Не заблокировано. Значит можно в целях эксперимента эту службу отключить, если например эта защита вызывает нагрузку на ПК, либо компьютер просто тормозит.

Отключить службу просто:

- Два раза нажимаем по службе.

- Нажимаем кнопку Остановить.

- В менюшке Тип запуска выбираем Отключена (чтобы она потом сама не запускалась).

Запустить окно со списком служб тоже просто:

- Зажимаем Win + R, появится окошко Выполнить.

- Пишем команду services.msc.

- Откроется окно где будут перечислены все службы — как виндовские, так и сторонние.

Папка

Кстати, у меня оказалось тоже есть эта служба! И она у меня отключена:

Кстати работает служба под процессом MsSense.exe.

Но кроме службы также нашел папку эту:

C:Program FilesWindows Defender Advanced Threat Protection

Внутри файлы, которые.. думаю используются защитой, по крайней мере вижу MsSense.exe, под которым работает служба. Файлы SenseSampleUploader.exe и SenseCncProxy.exe очень похожи на компоненты, связанные с обновлением и работой прокси.

Заключение

Мы сегодня пообщались немного о продвинутой защите, которая:

- Предназначена скорее всего для бизнеса, корпоративных компаний, где нужна повышенная защита данных.

- Обычным юзерам — вряд ли нужна.

- Опция отключения — доступна. Значит можно попробовать отключить. Думаю точку восстановления перед этим создавать необязательно.. хотя можно и создать — делов то на 1 сек..

Надеюсь информация пригодилась. Удачи и добра! До новых встреч!

На главную!

17.06.2019

В начале февраля мы рассказывали вам про обнаружение преступников с помощью службы ATP в Защитнике Windows. В комментариях появились различные вопросы, относительно работы службы, поэтому мы решили поделиться подробным описанием её функционала.

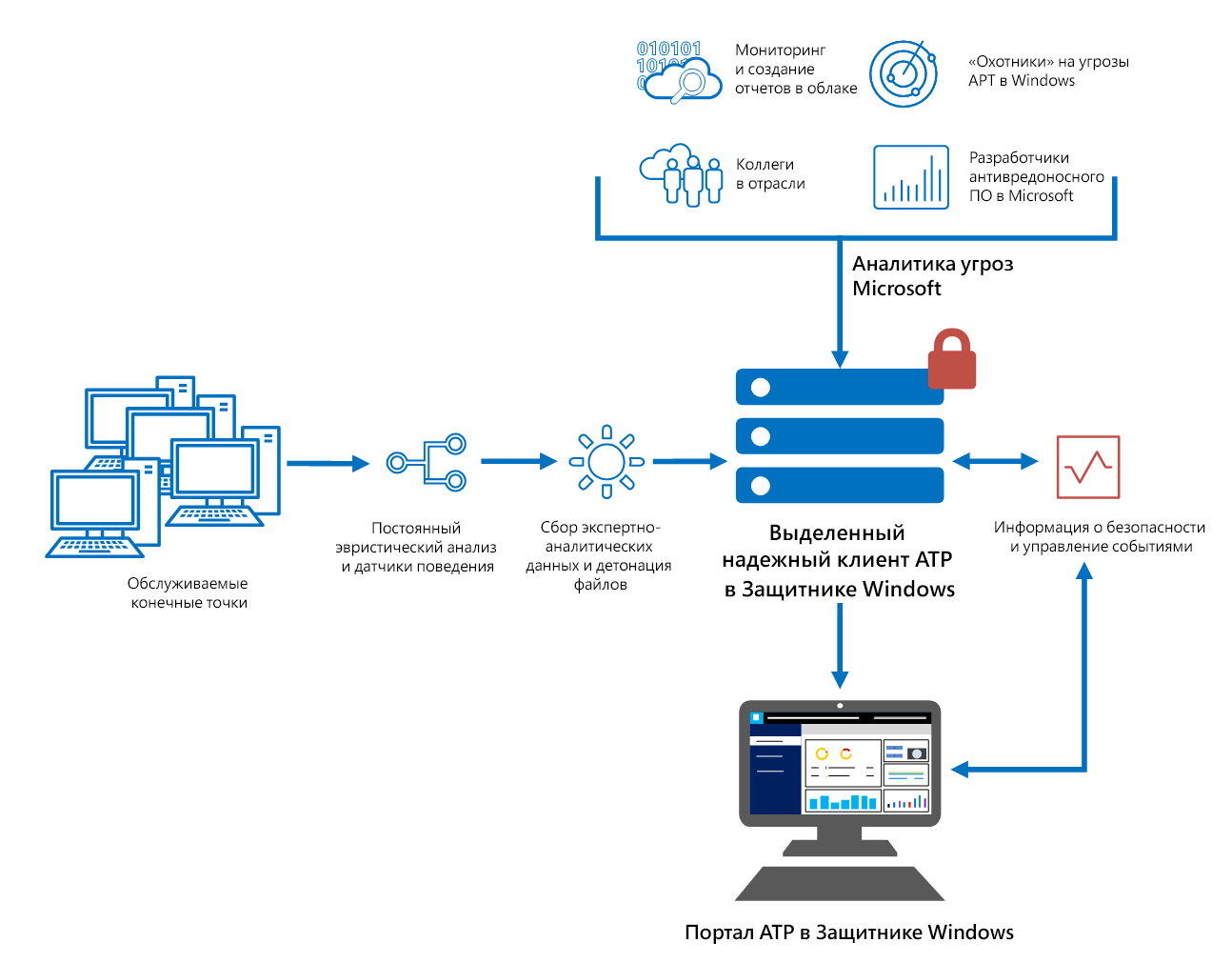

Если говорить коротко, то Служба ATP в Защитнике Windows — это служба безопасности, с помощью которой можно обнаруживать в своих сетях угрозы безопасности, исследовать их и принимать ответные меры. Служба работает на основе встроенной в Windows 10 комбинации технологий и облачной службы Microsoft. К таким технологиям относятся:

- Датчики поведения на хостах. Эти датчики встроены в Windows 10. Они собирают и обрабатывают сигналы операционной системы о поведении (например, о взаимодействиях процессов, реестра, файлов и сети) и отправляют данные в ваш частный, изолированный облачный экземпляр службы ATP.

- Облачный анализ безопасности. По сути дает возможность преобразовывать поведенческие сигналы в аналитические данные для выявления угроз, а также помогает с рекомендациями по их устранению.

- Аналитика угроз. В Microsoft есть отдельные специалисты и отделы безопасности данных, в дополнении к этому используются аналитические данные об угрозах от партнеров. Это позволяет службе ATP идентифицировать средства, технологии и методы атаки. Оповещать пользователей при обнаружении соответствующих признаков в собираемых данных.

Схематично эти компоненты службы представлены ниже.

Возможности службы по исследованию хостов позволяют получить подробные оповещения, понять характер и масштаб возможного вторжения.

Служба ATP в Защитнике Windows работает с различными технологиями Windows по обеспечению безопасности:

- Защитник Windows

- AppLocker

- Device Guard

Она также может параллельно работать и со сторонними решениями по обеспечению безопасности.

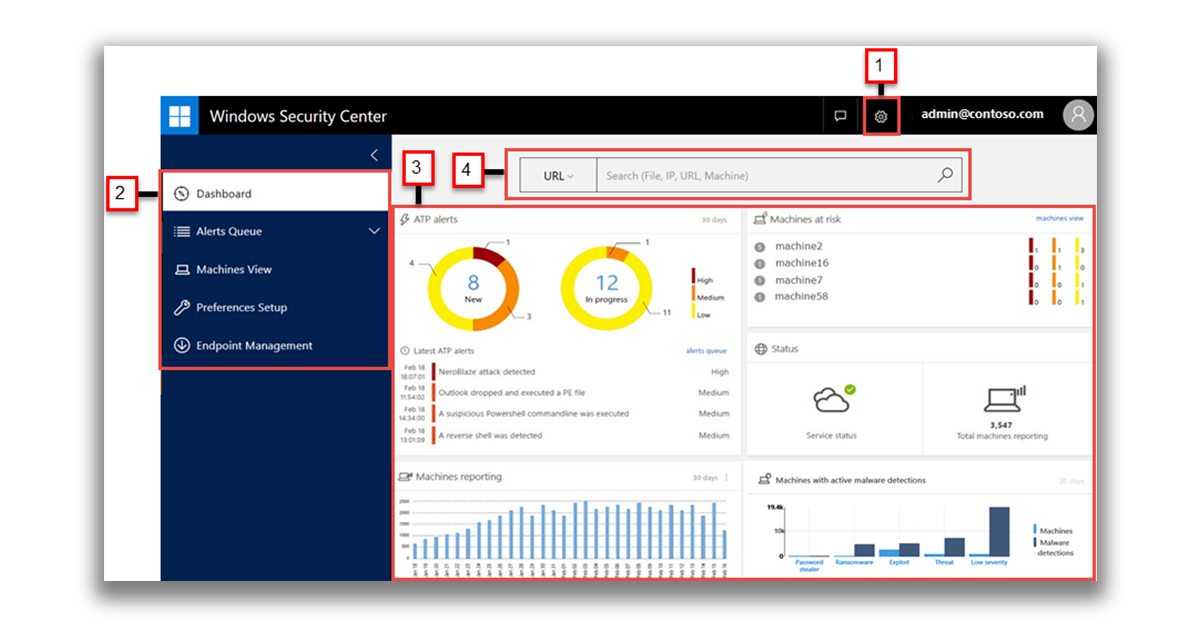

Обзор портала Advanced Threat Protection в Защитнике Windows

Для мониторинга и ответных действий на угрозы можно использовать портал ATP. Он решает следующие задачи:

- Просмотр, сортировка и классификация оповещений от хостов.

- Поиск дополнительной информации, связанной с обнаруженными индикаторами. Это могут быть конкретные файлы или IP – адреса.

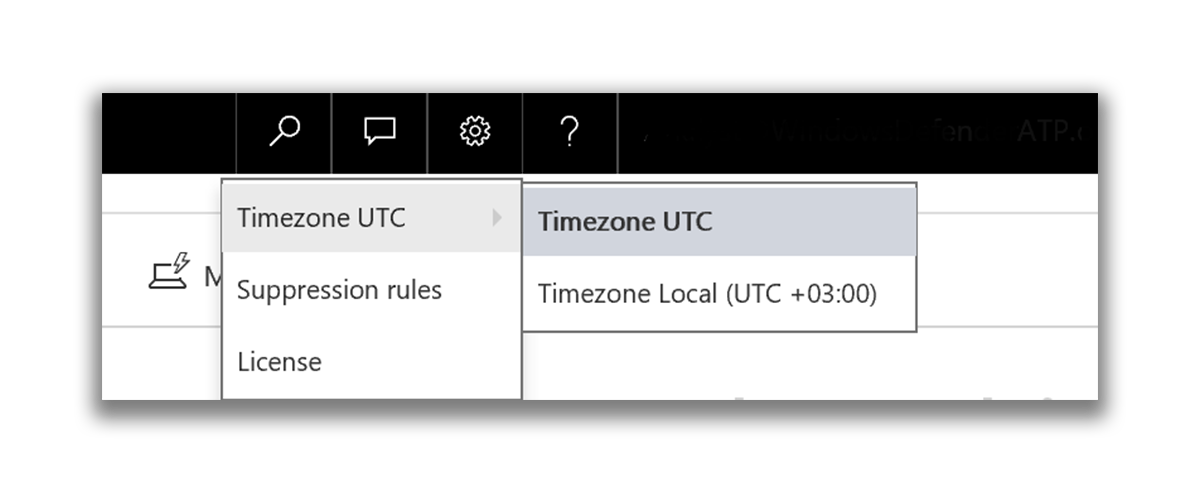

- Изменение различных настроек службы: часовой пояс и правила оповещений.

Интерфейс портала включает в себя четыре основные рабочие области:

- (1) Область Настроек

- (2) Область навигации

- (3) Основной портал

- (4) Поиск

С настройками всё вполне очевидно.

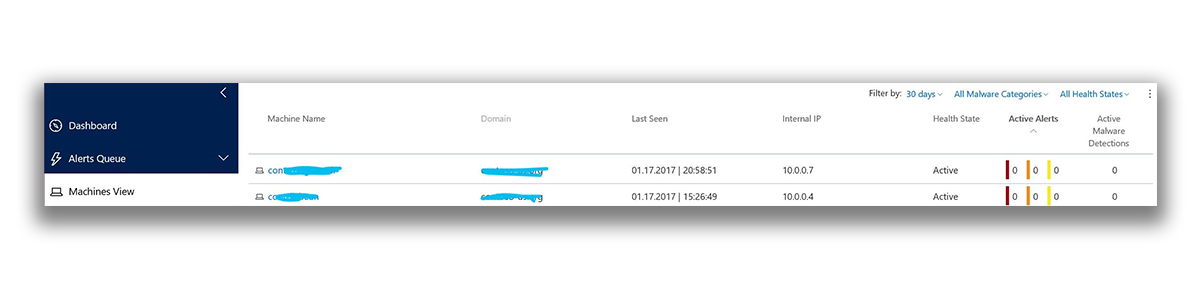

В Панели навигации доступны такие представления как:

- Информационная панель (сам дашборд, на котором отображается основная информация);

- Очередь оповещений (Новые, В процессе, Разрешённые и так далее).

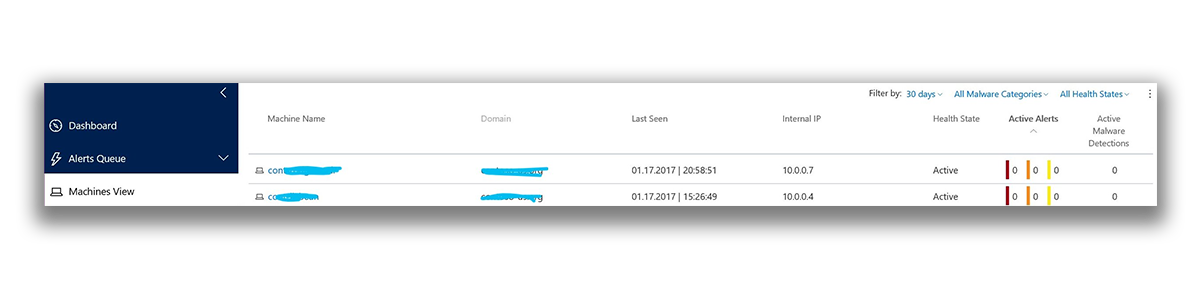

Раздел компьютеры отображает перечень компьютеров, которые защищает служба ATP, и некоторые сведения о них.

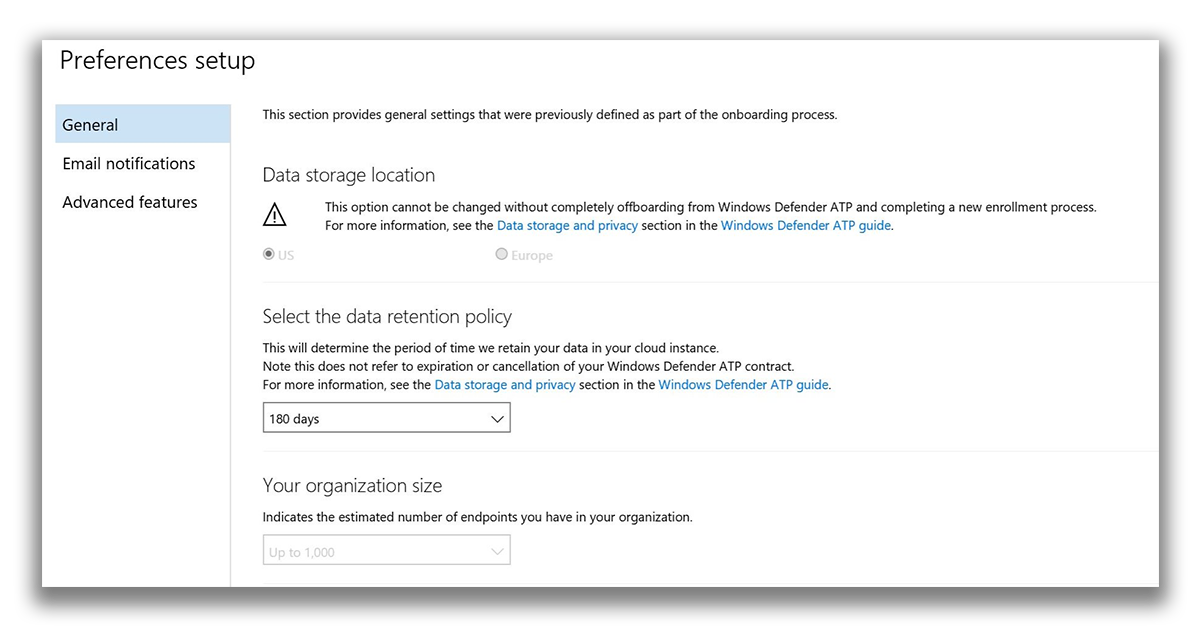

Настройка приоритетов позволяет настраивать уведомления по email или политику хранения данных (другими словами – сколько данные будут храниться в тенанте).

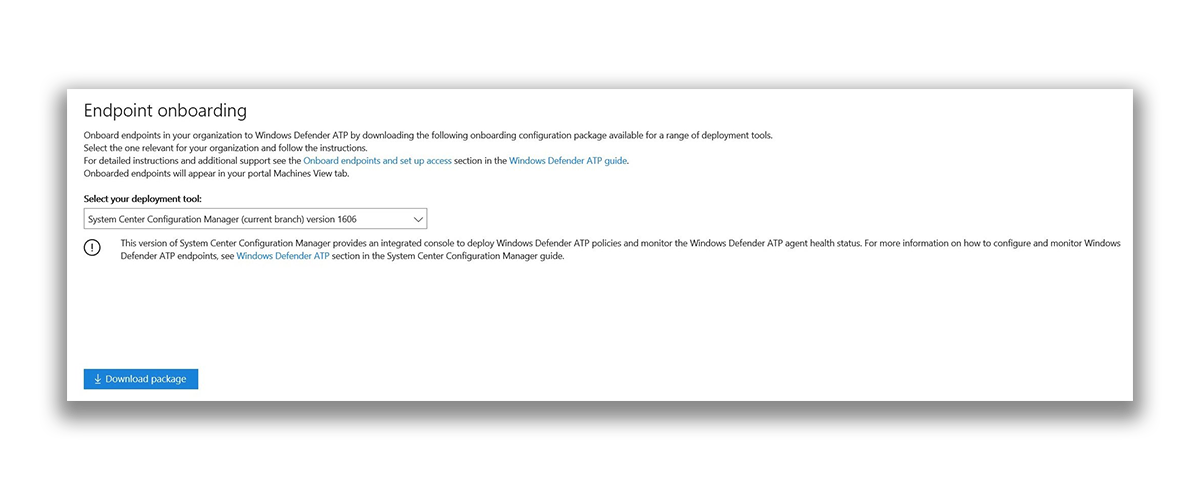

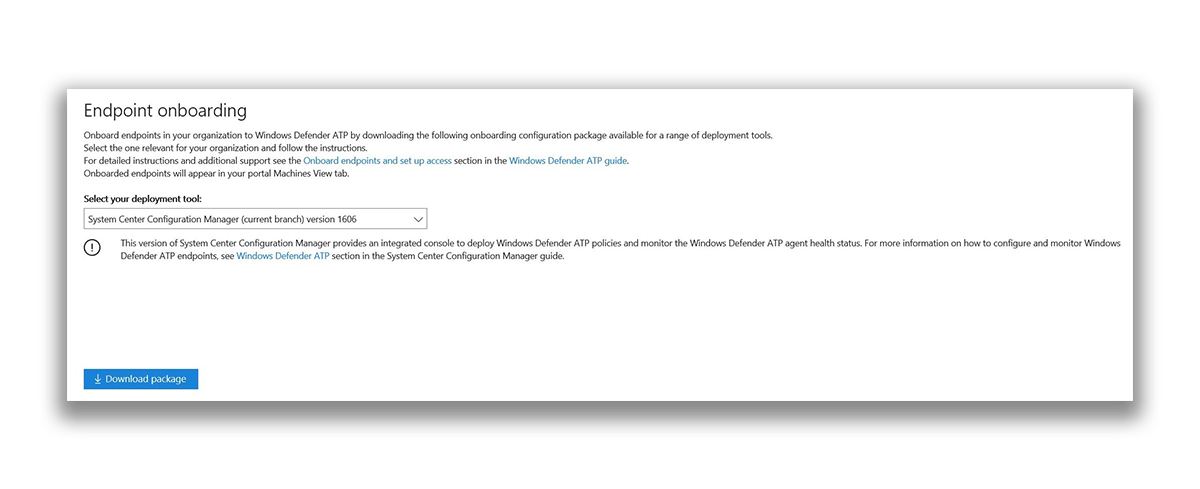

В разделе управление хостами можно скачать пакет для подготовки машин к работе с ATP.

Служба ATP и использует следующие условные обозначения:

Оповещение — сообщение об активности, которая коррелирует с атаками повышенной сложности.

Обнаружение — признак обнаруженной угрозы вредоносного программного обеспечения.

Активная угроза — угрозы, которые активно исполнялись на момент обнаружения.

Устранено — угроза удалена с компьютера.

Не устранено — угроза не удалена с компьютера.

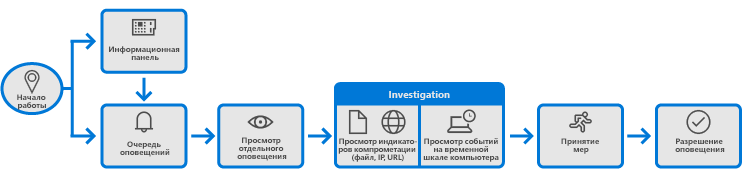

В общем виде подход к исследованию бреши в системе безопасности при помощи ATP можно разбить на следующие этапы:

- Просмотр оповещения на информационной панели или в очереди оповещений.

- Анализ индикаторов компрометации (IOC) или атаки (IOA).

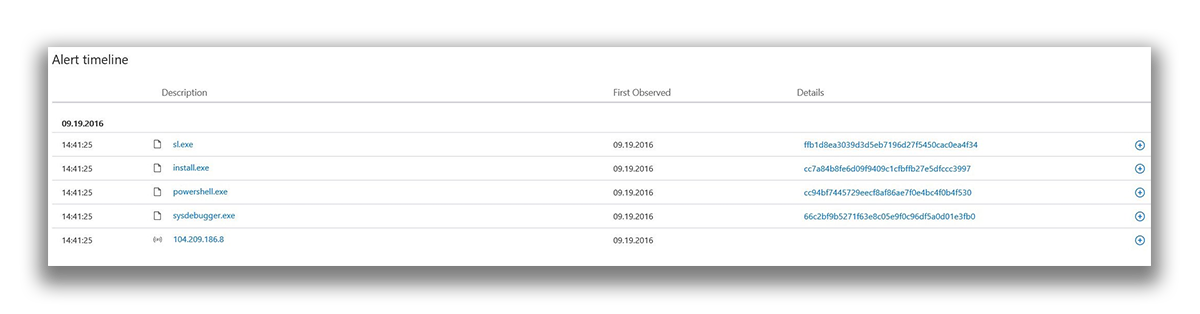

- Анализ временной шкалы оповещений, поведения и событий компьютера.

- Управление оповещениями, понимание угрозы или потенциального взлома, сбор информации для определения необходимых действий и обработки оповещения.

Просмотр информационной панели службы Advanced Threat Protection в Защитнике Windows

Так как работу с ATP мы начинаем с анализа данных на информационной панели, рассмотрим её более подробно. Данные об оповещениях и компьютерах позволяют быстро установить факт, место и время подозрительной активности в сети — это дает необходимый контекст для понимания ситуации. Здесь также отображается сводка данных о событиях, помогающая идентифицировать значимые события или поведение на компьютере. Также можно открыть подробные сведения о событиях и индикаторах на более низком уровне. Активные плитки дают визуальные подсказки, позволяющие оценить общее состояние систем безопасности. При щелчке по такой плитке открывается подробное представление соответствующего компонента.

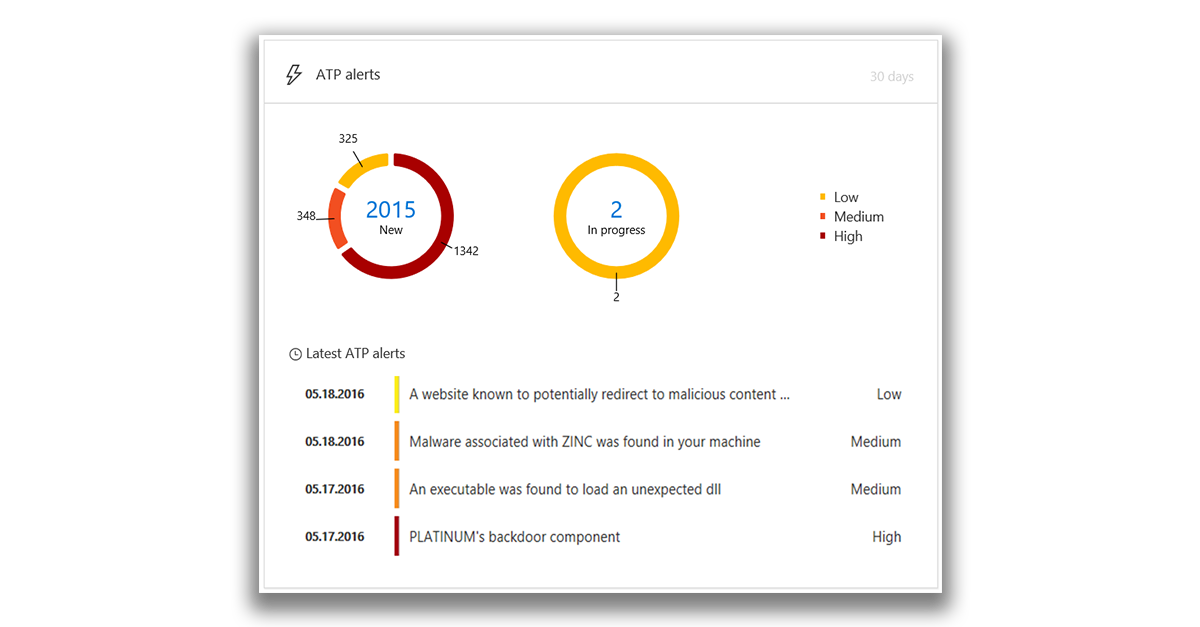

Оповещения службы ATP

При щелчке по плитке Оповещения ATP отображается общее количество активных оповещений службы ATP в сети за последние 30 дней. Оповещения распределены на две группы: Новые и Выполняющиеся.

Каждая группа имеет подкатегории по уровням серьёзности. Щелкнув по числу внутри каждого можно вывести представление очереди соответствующей категории.

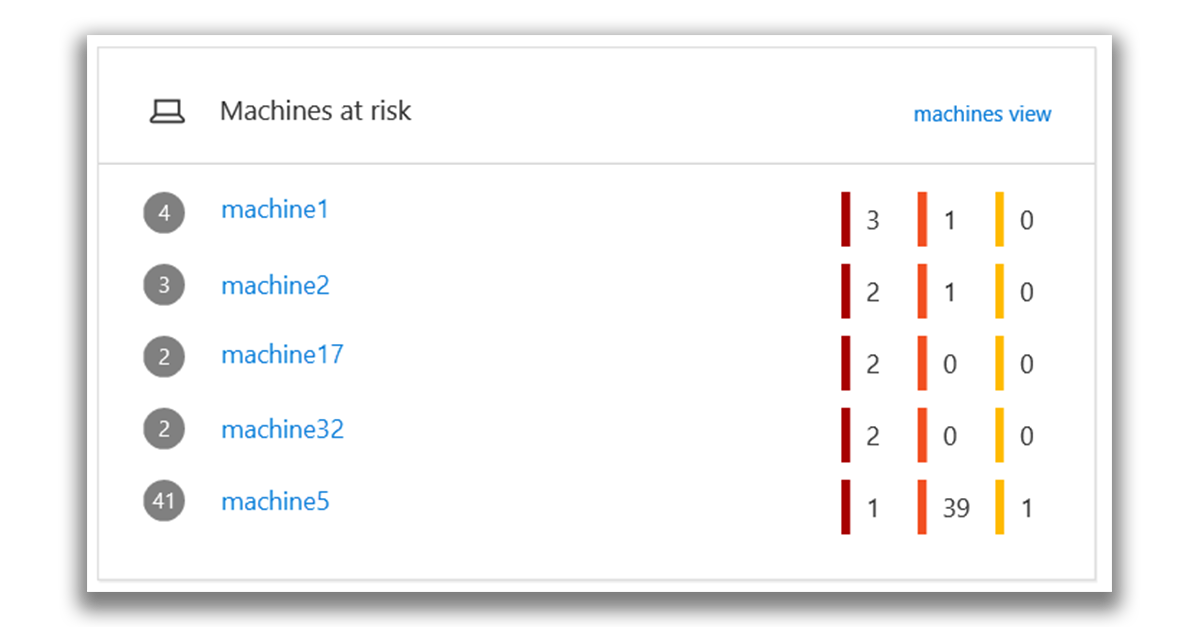

Компьютеры, подвергающиеся риску

На этой плитке показан список компьютеров с наибольшим количеством активных оповещений. Общее число оповещений для каждого компьютера показано в круге рядом с именем компьютера. С противоположной стороны плитки представлено количество оповещений, сгруппированных по уровням серьёзности. Не сложно догадаться, что темный цвет это более опасные, а более светлый – менее.

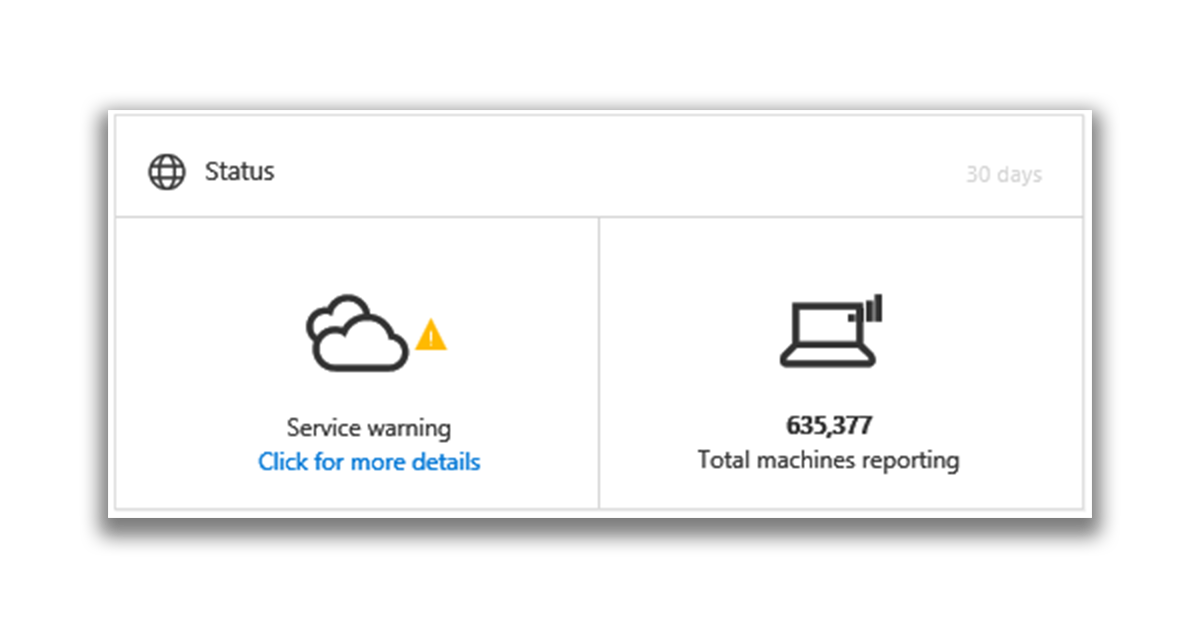

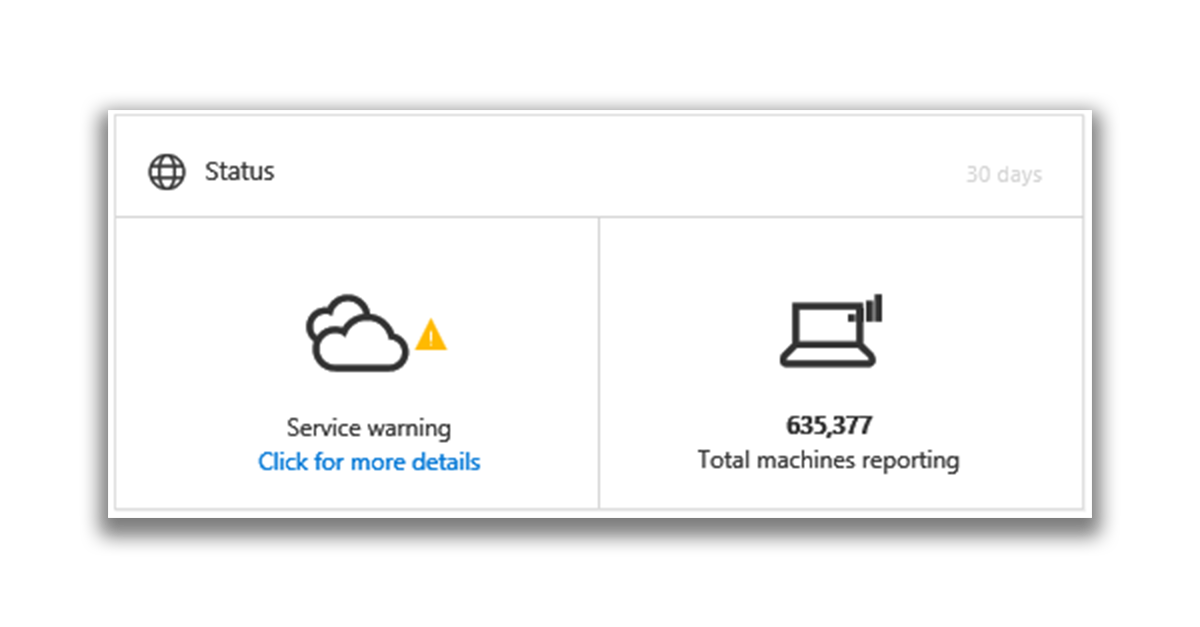

Плитка Статус содержит информацию о том, активна ли служба и имеются ли проблемы, а также о количестве компьютеров, которые направляли отчеты в службу в течение последних 30 дней.

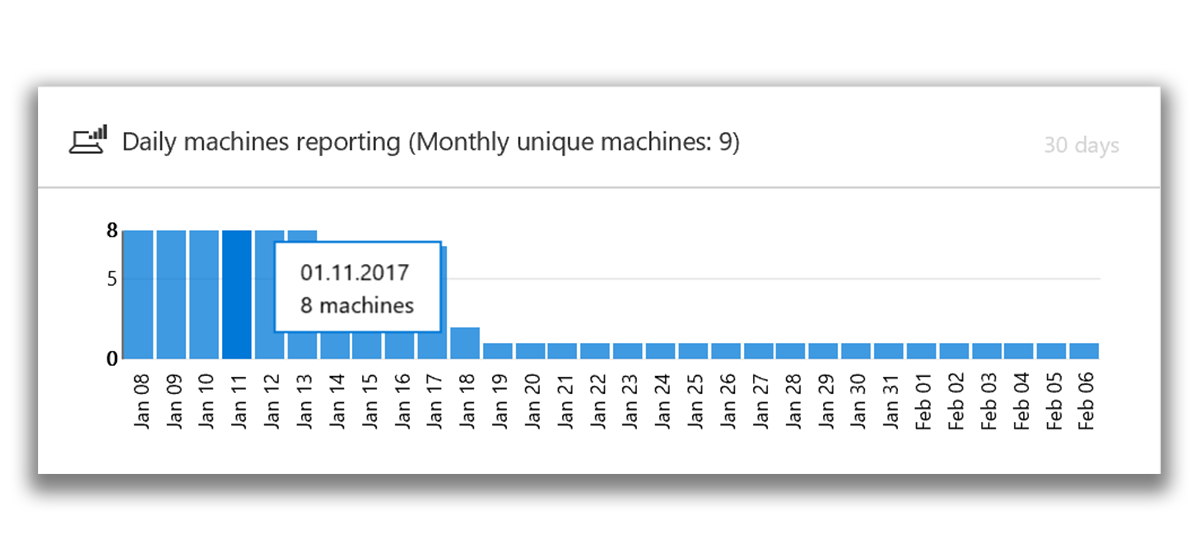

Плитка Отчёты от компьютеров содержит гистограмму, на которой представлено количество компьютеров, отправлявших оповещения, по дням. Увидеть точное число компьютеров, отправлявших оповещения в определенный день, можно наведя курсор на отдельные столбцы гистограммы.

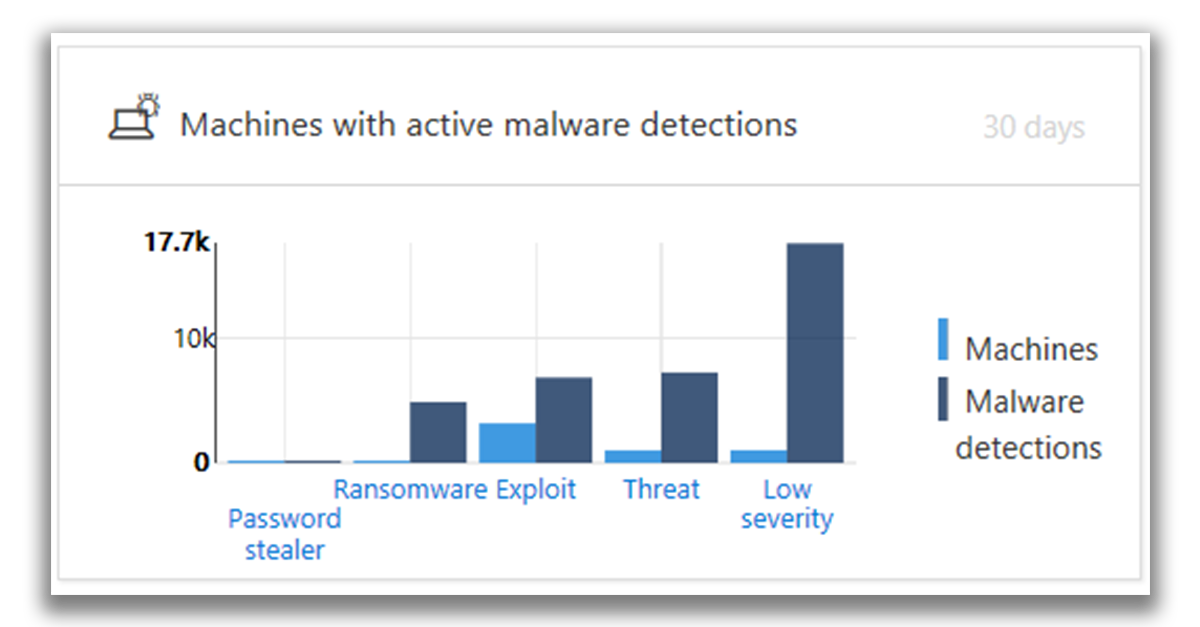

Компьютеры с обнаруженными активными вредоносными программами

Плитка Компьютеры с обнаруженными активными вредоносными программами отображается, только если в ваших конечных точках используется Защитник Windows. Под активной вредоносной программой понимаются угрозы, которые активно исполнялись на момент обнаружения. Наведя курсор мыши на каждый из столбцов, можно увидеть количество обнаруженных активных вредоносных программ и количество хостов, на которых в течение последних 30 дней была обнаружена хотя бы одна активная вредоносная программа.

В схеме представлено пять категорий вредоносного ПО:

- Программа для кражи паролей — угрозы, направленные на кражу учётных данных.

- Программа-шантажист — угрозы, направленные на блокировку доступа пользователя к компьютеру или файлам и вымогательство денег для восстановления доступа.

- Эксплойт — угрозы, использующие уязвимости программного обеспечения для заражения компьютеров.

- Угроза — все остальные угрозы, не относящиеся к категориям программ для кражи паролей, программ-шантажистов и эксплойтов. К этой категории относятся трояны, черви, бэкдоры («черные ходы») и вирусы.

- Низкий уровень серьёзности — угрозы с низким уровнем серьёзности, включая программы для показа рекламы и потенциально нежелательные программы, например модификаторы браузера.

Угрозы считаются активными, если существует очень высокая вероятность, что вредоносная программа выполнялась в вашей сети, а не просто была локально сохранена на диске.

Щёлкнув по любой из этих категорий, можно перейти к представлению Компьютеры, где данные будут отфильтрованы для соответствующей категории. Так можно получить подробные сведения о том, на каких компьютерах обнаружены активные вредоносные программы и сколько угроз зарегистрировано на каждом из них.

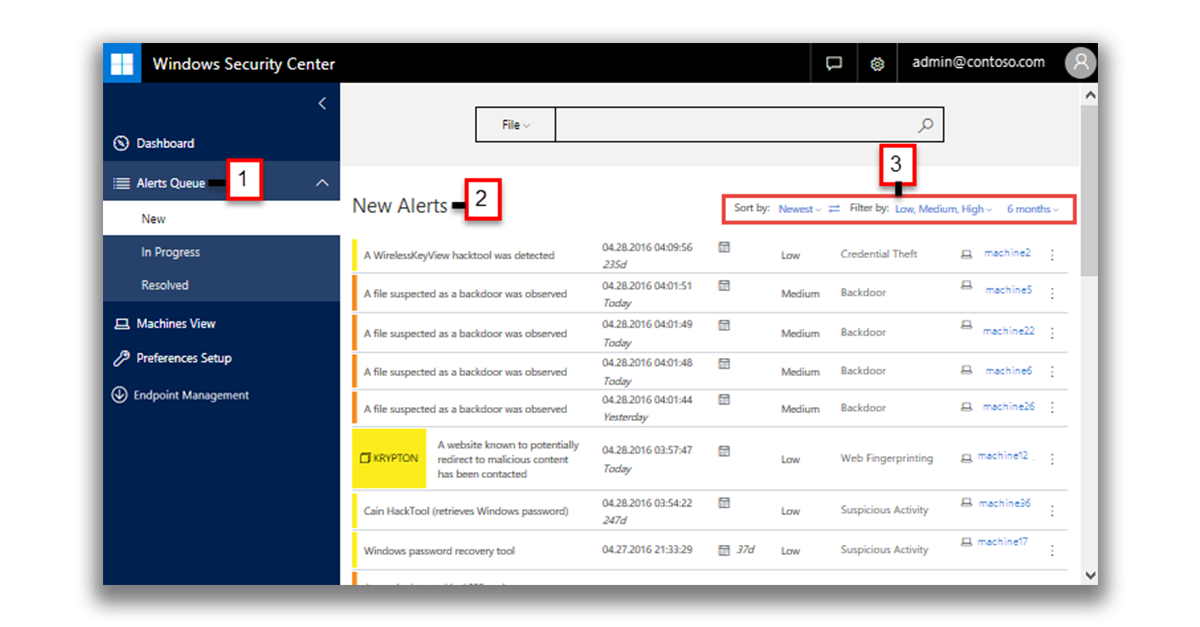

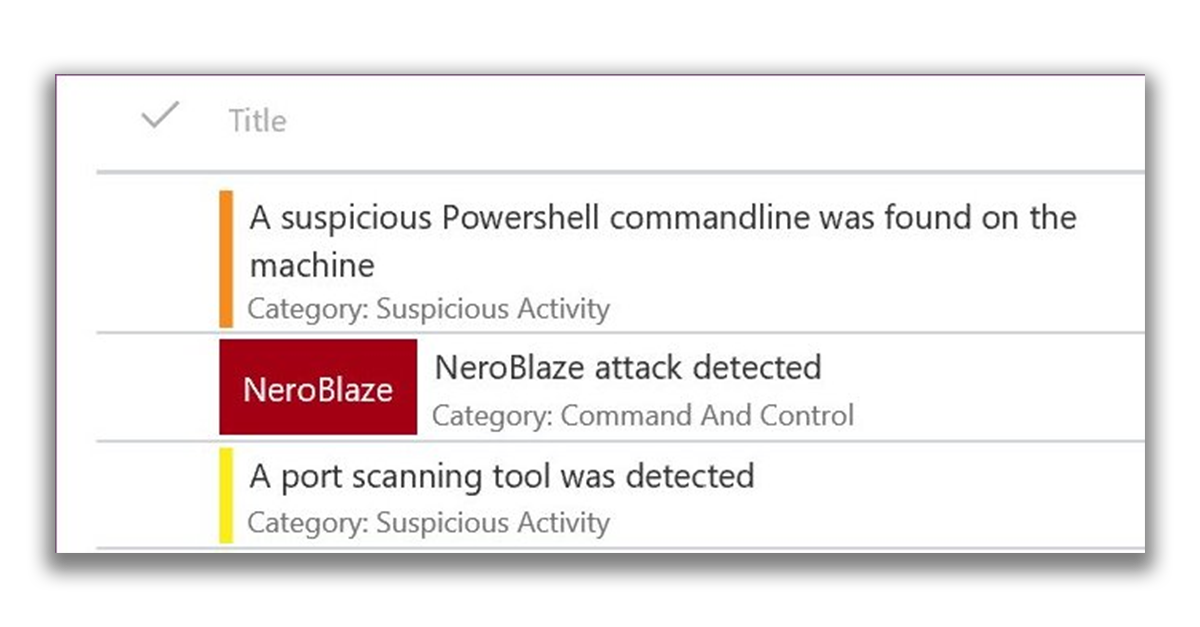

Просмотр и упорядочение очереди оповещений Advanced Threat Protection

Управлять оповещениями службы ATP в Защитнике Windows можно в рамках регулярных ежедневных задач. Оповещения выстраиваются в очереди в соответствии с текущим статусом.По умолчанию оповещения в очереди сортируются в порядке от последних к самым старым.В следующей таблице и на снимке экрана приведены основные области Очереди оповещений.

Выделенная область |

Название области |

Описание |

|---|---|---|

| (1) | Очередь оповещений | Выберите показ Новых, Выполняющихся или Разрешённых предупреждений |

| (2) | Оповещения | Каждое оповещение содержит следующие данные:

При щелчке по оповещению раскрывается дополнительная информация об угрозе, а на временной шкале выполняется переход к дате создания оповещения. |

| (3) | Сортировка и фильтры оповещений | Сортировка оповещений возможна по следующим параметрам:

Кроме того, отображаемые оповещения можно отфильтровать по параметрам:

|

Очередь оповещений можно отфильтровать и отсортировать (сделать сводку), чтобы выявить необходимые оповещения на основе определенных критериев. Для этого доступны три механизма:

- Сортировка очереди с помощью раскрывающегося меню в поле Сортировка по с выбором одного из указанных ниже параметров:

- Самые новые — сортировка оповещений по дате последнего появления в конечных точках.

- Время в очереди — сортировка оповещений по продолжительности нахождения в очереди.

- Серьезность — сортировка по уровню серьёзности.

- Для фильтрации оповещения по уровню серьёзности можно установить один или несколько флажков в раскрывающемся меню в поле Фильтровать по:

- Высокий (красный): угрозы, обычно связанные с постоянными угрозами повышенной сложности (APT). Такие оповещения указывают на высокий риск из-за серьезности ущерба, который может быть нанесен хостам.

- Средний (оранжевый): редко возникающие угрозы, например, аномальные изменения реестра, выполнение подозрительных файлов и поведение характерное для различных этапов атак.

- Низкий (желтый): угрозы, связанные с распространенными вредоносными программами и средствами для взлома, которые не указывают на наличие угрозы повышенной сложности.

- Отображаемую часть очереди можно ограничить различными заданными периодами с помощью раскрывающегося меню в поле диапазона дат (по умолчанию выбрано значение 6 месяцев).

Для изменения порядка сортировки (например, показа первыми самых старых оповещений вместо самых новых) можно щелкнуть значок порядка сортировки.

Анализ оповещений Advanced Threat Protection в Защитнике Windows

Чтобы приступить к анализу, и получить подробную информацию нужно щёлкнуть по оповещению в любой очереди.

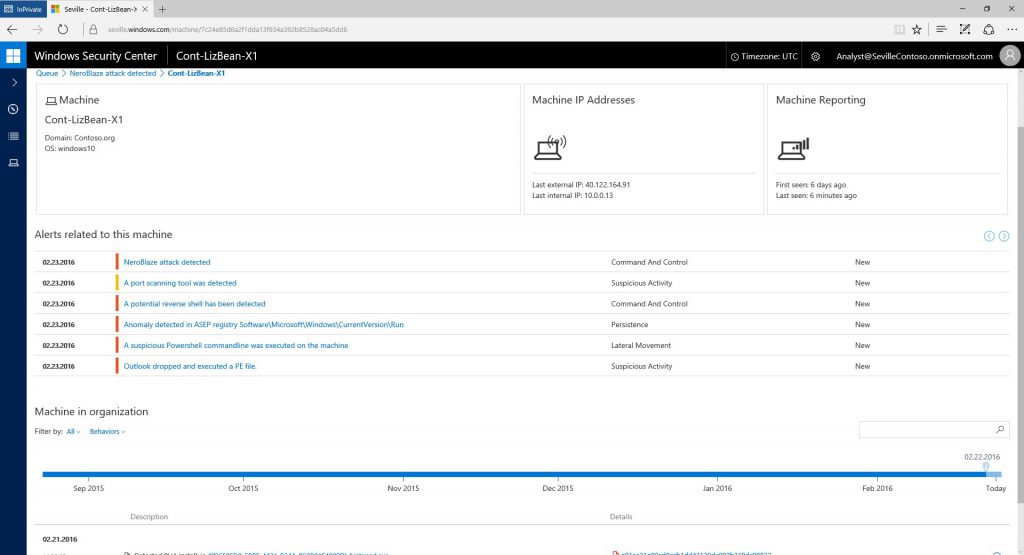

Подробные сведения об оповещении включают следующее:

- Дата и время последнего создания оповещения.

- Описание оповещения.

- Рекомендуемые действия.

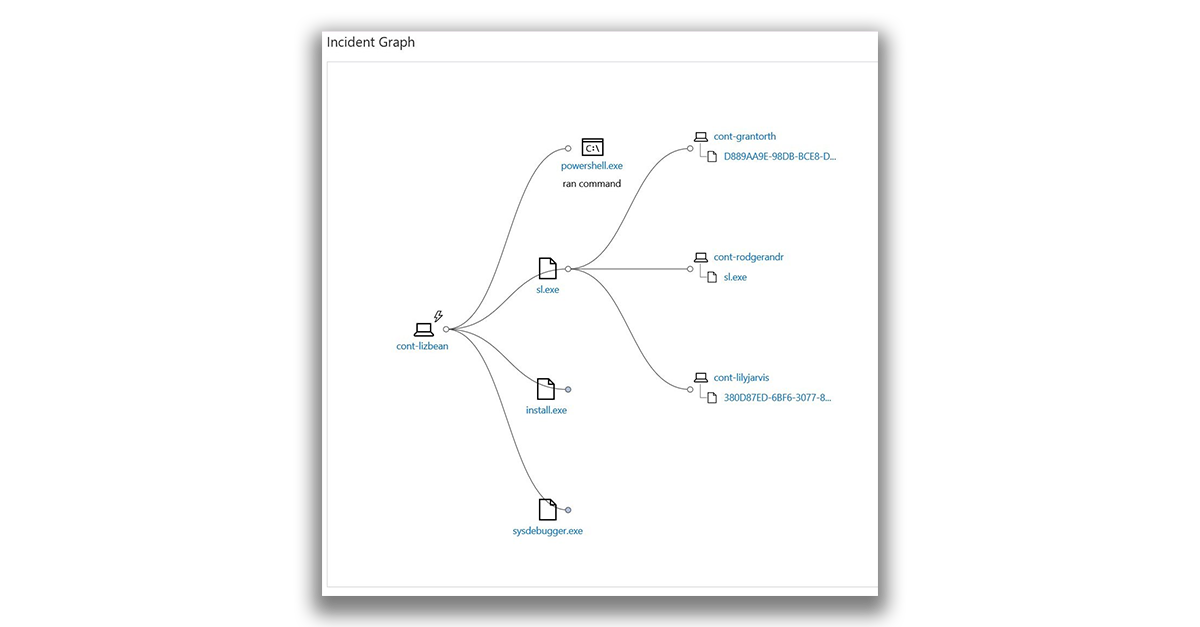

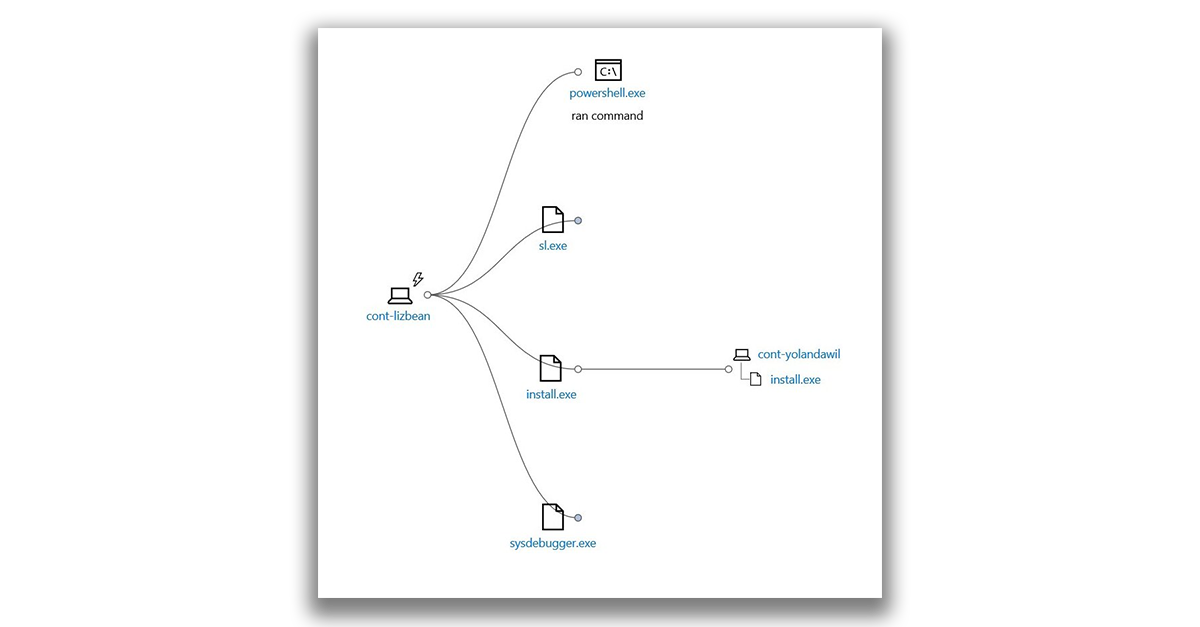

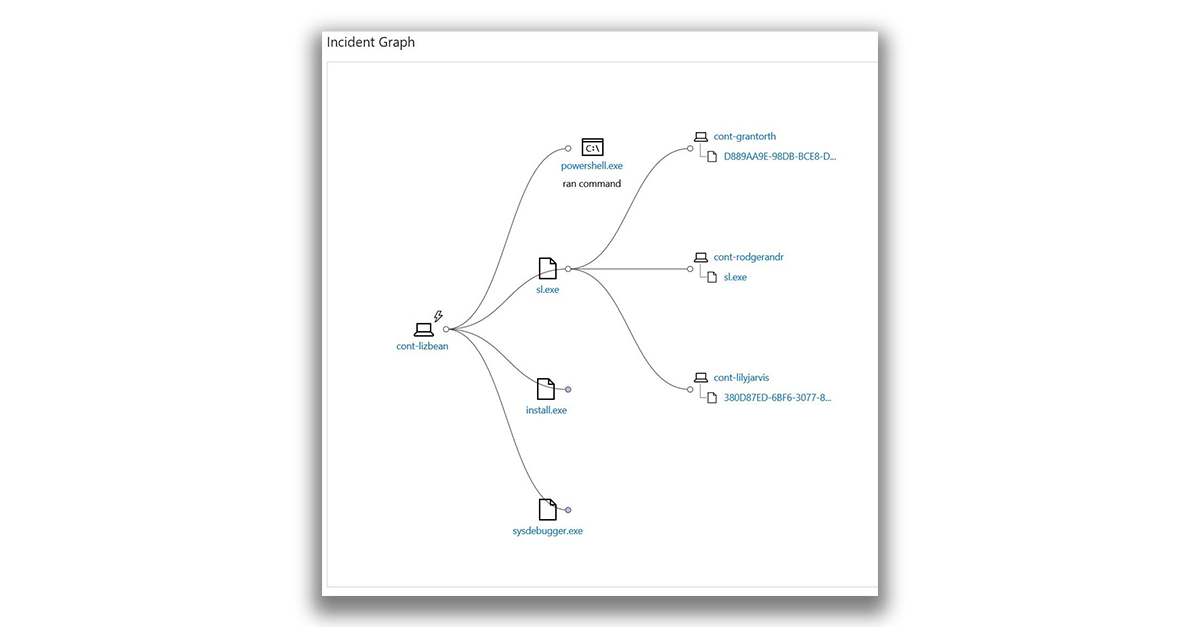

- Граф инцидента.

- Индикаторы, которые привели к созданию оповещения.

Для оповещений, которые были соотнесены с действиями злоумышленника или субъекта, отображается цветная плитка с именем субъекта.

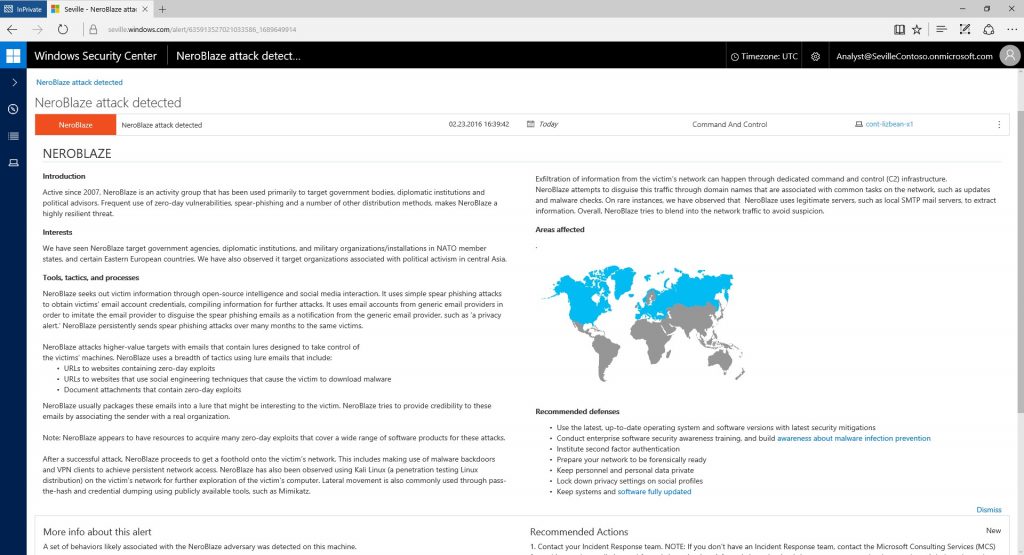

Щёлкнув по имени субъекта, можно просмотреть профиль аналитики угроз для него, включая краткий обзор субъекта, сведения об его интересах или целях, тактике, методах и процедурах, а также информацию о его активности по всему миру. Также отобразится набор рекомендуемых ответных действий.

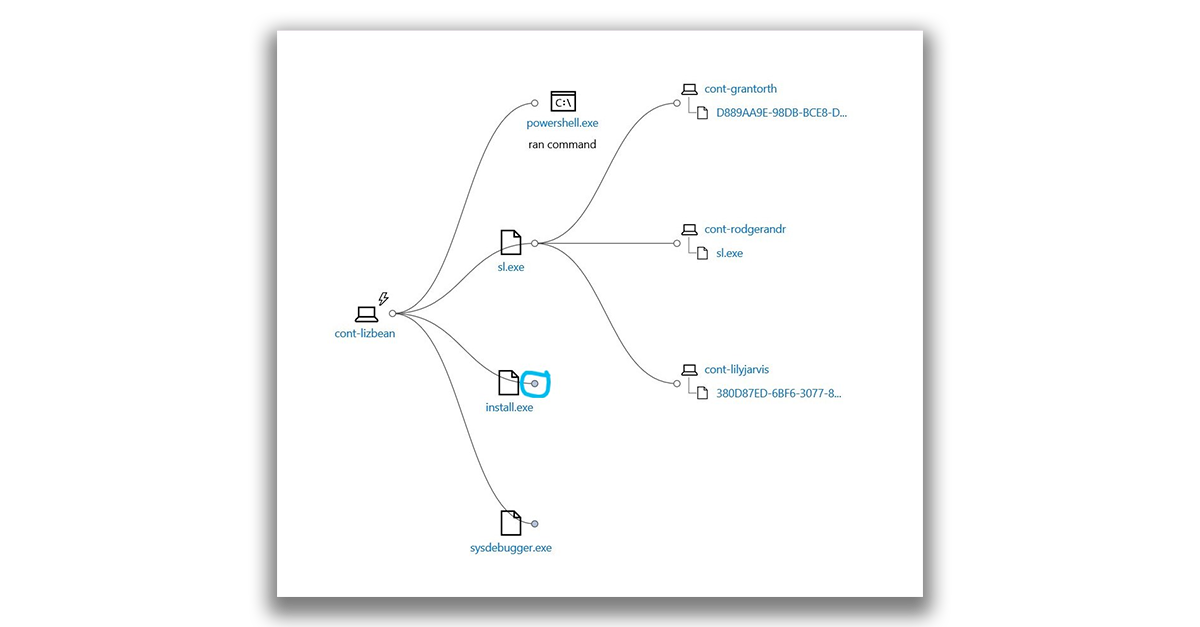

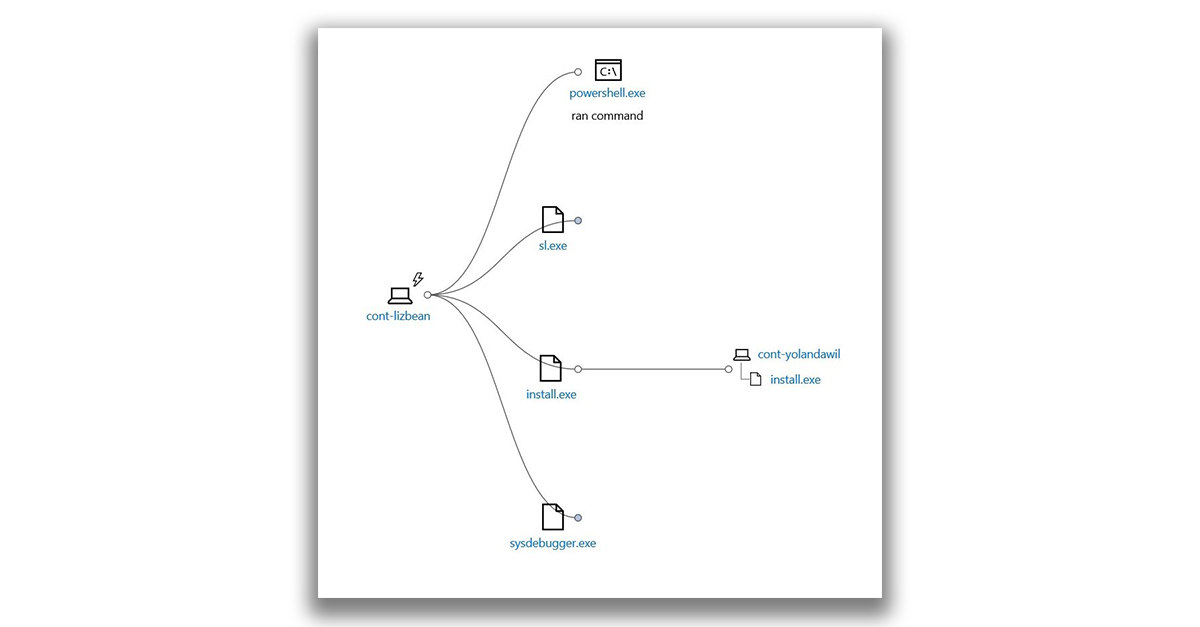

Граф инцидента включает визуальное представление места возникновения оповещения, событий, которые привели к его созданию, и других компьютеров, на которые повлияло это событие. На графе показано влияние оповещения на исходном компьютере, а также как это событие повлияло на срабатывание оповещений на других компьютерах.

Можно щёлкнуть кружок на графе инцидента, чтобы развернуть узлы и просмотреть события или файлы, которые связаны с оповещением.

Напоминаем, что сервис ATP в Защитнике Windows встроен в ядро Windows 10 Корпоративная, его работу можно оценить бесплатно.

Информационная безопасность, Блог компании Microsoft

Рекомендация: подборка платных и бесплатных курсов PR-менеджеров — https://katalog-kursov.ru/

В начале февраля мы рассказывали вам про обнаружение преступников с помощью службы ATP в Защитнике Windows. В комментариях появились различные вопросы, относительно работы службы, поэтому мы решили поделиться подробным описанием её функционала.

Если говорить коротко, то Служба ATP в Защитнике Windows — это служба безопасности, с помощью которой можно обнаруживать в своих сетях угрозы безопасности, исследовать их и принимать ответные меры. Служба работает на основе встроенной в Windows 10 комбинации технологий и облачной службы Microsoft. К таким технологиям относятся:

- Датчики поведения на хостах. Эти датчики встроены в Windows 10. Они собирают и обрабатывают сигналы операционной системы о поведении (например, о взаимодействиях процессов, реестра, файлов и сети) и отправляют данные в ваш частный, изолированный облачный экземпляр службы ATP.

- Облачный анализ безопасности. По сути дает возможность преобразовывать поведенческие сигналы в аналитические данные для выявления угроз, а также помогает с рекомендациями по их устранению.

- Аналитика угроз. В Microsoft есть отдельные специалисты и отделы безопасности данных, в дополнении к этому используются аналитические данные об угрозах от партнеров. Это позволяет службе ATP идентифицировать средства, технологии и методы атаки. Оповещать пользователей при обнаружении соответствующих признаков в собираемых данных.

Схематично эти компоненты службы представлены ниже.

Возможности службы по исследованию хостов позволяют получить подробные оповещения, понять характер и масштаб возможного вторжения.

Служба ATP в Защитнике Windows работает с различными технологиями Windows по обеспечению безопасности:

- Защитник Windows

- AppLocker

- Device Guard

Она также может параллельно работать и со сторонними решениями по обеспечению безопасности.

Обзор портала Advanced Threat Protection в Защитнике Windows

Для мониторинга и ответных действий на угрозы можно использовать портал ATP. Он решает следующие задачи:

- Просмотр, сортировка и классификация оповещений от хостов.

- Поиск дополнительной информации, связанной с обнаруженными индикаторами. Это могут быть конкретные файлы или IP – адреса.

- Изменение различных настроек службы: часовой пояс и правила оповещений.

Интерфейс портала включает в себя четыре основные рабочие области:

- (1) Область Настроек

- (2) Область навигации

- (3) Основной портал

- (4) Поиск

С настройками всё вполне очевидно.

В Панели навигации доступны такие представления как:

- Информационная панель (сам дашборд, на котором отображается основная информация);

- Очередь оповещений (Новые, В процессе, Разрешённые и так далее).

Раздел компьютеры отображает перечень компьютеров, которые защищает служба ATP, и некоторые сведения о них.

Настройка приоритетов позволяет настраивать уведомления по email или политику хранения данных (другими словами – сколько данные будут храниться в тенанте).

В разделе управление хостами можно скачать пакет для подготовки машин к работе с ATP.

Служба ATP и использует следующие условные обозначения:

Оповещение — сообщение об активности, которая коррелирует с атаками повышенной сложности.

Обнаружение — признак обнаруженной угрозы вредоносного программного обеспечения.

Активная угроза — угрозы, которые активно исполнялись на момент обнаружения.

Устранено — угроза удалена с компьютера.

Не устранено — угроза не удалена с компьютера.

В общем виде подход к исследованию бреши в системе безопасности при помощи ATP можно разбить на следующие этапы:

- Просмотр оповещения на информационной панели или в очереди оповещений.

- Анализ индикаторов компрометации (IOC) или атаки (IOA).

- Анализ временной шкалы оповещений, поведения и событий компьютера.

- Управление оповещениями, понимание угрозы или потенциального взлома, сбор информации для определения необходимых действий и обработки оповещения.

Просмотр информационной панели службы Advanced Threat Protection в Защитнике Windows

Так как работу с ATP мы начинаем с анализа данных на информационной панели, рассмотрим её более подробно. Данные об оповещениях и компьютерах позволяют быстро установить факт, место и время подозрительной активности в сети — это дает необходимый контекст для понимания ситуации. Здесь также отображается сводка данных о событиях, помогающая идентифицировать значимые события или поведение на компьютере. Также можно открыть подробные сведения о событиях и индикаторах на более низком уровне. Активные плитки дают визуальные подсказки, позволяющие оценить общее состояние систем безопасности. При щелчке по такой плитке открывается подробное представление соответствующего компонента.

Оповещения службы ATP

При щелчке по плитке Оповещения ATP отображается общее количество активных оповещений службы ATP в сети за последние 30 дней. Оповещения распределены на две группы: Новые и Выполняющиеся.

Каждая группа имеет подкатегории по уровням серьёзности. Щелкнув по числу внутри каждого можно вывести представление очереди соответствующей категории.

Компьютеры, подвергающиеся риску

На этой плитке показан список компьютеров с наибольшим количеством активных оповещений. Общее число оповещений для каждого компьютера показано в круге рядом с именем компьютера. С противоположной стороны плитки представлено количество оповещений, сгруппированных по уровням серьёзности. Не сложно догадаться, что темный цвет это более опасные, а более светлый – менее.

Плитка Статус содержит информацию о том, активна ли служба и имеются ли проблемы, а также о количестве компьютеров, которые направляли отчеты в службу в течение последних 30 дней.

Плитка Отчёты от компьютеров содержит гистограмму, на которой представлено количество компьютеров, отправлявших оповещения, по дням. Увидеть точное число компьютеров, отправлявших оповещения в определенный день, можно наведя курсор на отдельные столбцы гистограммы.

Компьютеры с обнаруженными активными вредоносными программами

Плитка Компьютеры с обнаруженными активными вредоносными программами отображается, только если в ваших конечных точках используется Защитник Windows. Под активной вредоносной программой понимаются угрозы, которые активно исполнялись на момент обнаружения. Наведя курсор мыши на каждый из столбцов, можно увидеть количество обнаруженных активных вредоносных программ и количество хостов, на которых в течение последних 30 дней была обнаружена хотя бы одна активная вредоносная программа.

В схеме представлено пять категорий вредоносного ПО:

- Программа для кражи паролей — угрозы, направленные на кражу учётных данных.

- Программа-шантажист — угрозы, направленные на блокировку доступа пользователя к компьютеру или файлам и вымогательство денег для восстановления доступа.

- Эксплойт — угрозы, использующие уязвимости программного обеспечения для заражения компьютеров.

- Угроза — все остальные угрозы, не относящиеся к категориям программ для кражи паролей, программ-шантажистов и эксплойтов. К этой категории относятся трояны, черви, бэкдоры («черные ходы») и вирусы.

- Низкий уровень серьёзности — угрозы с низким уровнем серьёзности, включая программы для показа рекламы и потенциально нежелательные программы, например модификаторы браузера.

Угрозы считаются активными, если существует очень высокая вероятность, что вредоносная программа выполнялась в вашей сети, а не просто была локально сохранена на диске.

Щёлкнув по любой из этих категорий, можно перейти к представлению Компьютеры, где данные будут отфильтрованы для соответствующей категории. Так можно получить подробные сведения о том, на каких компьютерах обнаружены активные вредоносные программы и сколько угроз зарегистрировано на каждом из них.

Просмотр и упорядочение очереди оповещений Advanced Threat Protection

Управлять оповещениями службы ATP в Защитнике Windows можно в рамках регулярных ежедневных задач. Оповещения выстраиваются в очереди в соответствии с текущим статусом.По умолчанию оповещения в очереди сортируются в порядке от последних к самым старым.В следующей таблице и на снимке экрана приведены основные области Очереди оповещений.

Выделенная область |

Название области |

Описание |

|---|---|---|

| (1) | Очередь оповещений | Выберите показ Новых, Выполняющихся или Разрешённых предупреждений |

| (2) | Оповещения | Каждое оповещение содержит следующие данные:

При щелчке по оповещению раскрывается дополнительная информация об угрозе, а на временной шкале выполняется переход к дате создания оповещения. |

| (3) | Сортировка и фильтры оповещений | Сортировка оповещений возможна по следующим параметрам:

Кроме того, отображаемые оповещения можно отфильтровать по параметрам:

|

Очередь оповещений можно отфильтровать и отсортировать (сделать сводку), чтобы выявить необходимые оповещения на основе определенных критериев. Для этого доступны три механизма:

- Сортировка очереди с помощью раскрывающегося меню в поле Сортировка по с выбором одного из указанных ниже параметров:

- Самые новые — сортировка оповещений по дате последнего появления в конечных точках.

- Время в очереди — сортировка оповещений по продолжительности нахождения в очереди.

- Серьезность — сортировка по уровню серьёзности.

- Для фильтрации оповещения по уровню серьёзности можно установить один или несколько флажков в раскрывающемся меню в поле Фильтровать по:

- Высокий (красный): угрозы, обычно связанные с постоянными угрозами повышенной сложности (APT). Такие оповещения указывают на высокий риск из-за серьезности ущерба, который может быть нанесен хостам.

- Средний (оранжевый): редко возникающие угрозы, например, аномальные изменения реестра, выполнение подозрительных файлов и поведение характерное для различных этапов атак.

- Низкий (желтый): угрозы, связанные с распространенными вредоносными программами и средствами для взлома, которые не указывают на наличие угрозы повышенной сложности.

- Отображаемую часть очереди можно ограничить различными заданными периодами с помощью раскрывающегося меню в поле диапазона дат (по умолчанию выбрано значение 6 месяцев).

Для изменения порядка сортировки (например, показа первыми самых старых оповещений вместо самых новых) можно щелкнуть значок порядка сортировки.

Анализ оповещений Advanced Threat Protection в Защитнике Windows

Чтобы приступить к анализу, и получить подробную информацию нужно щёлкнуть по оповещению в любой очереди.

Подробные сведения об оповещении включают следующее:

- Дата и время последнего создания оповещения.

- Описание оповещения.

- Рекомендуемые действия.

- Граф инцидента.

- Индикаторы, которые привели к созданию оповещения.

Для оповещений, которые были соотнесены с действиями злоумышленника или субъекта, отображается цветная плитка с именем субъекта.

Щёлкнув по имени субъекта, можно просмотреть профиль аналитики угроз для него, включая краткий обзор субъекта, сведения об его интересах или целях, тактике, методах и процедурах, а также информацию о его активности по всему миру. Также отобразится набор рекомендуемых ответных действий.

Граф инцидента включает визуальное представление места возникновения оповещения, событий, которые привели к его созданию, и других компьютеров, на которые повлияло это событие. На графе показано влияние оповещения на исходном компьютере, а также как это событие повлияло на срабатывание оповещений на других компьютерах.

Можно щёлкнуть кружок на графе инцидента, чтобы развернуть узлы и просмотреть события или файлы, которые связаны с оповещением.

Напоминаем, что сервис ATP в Защитнике Windows встроен в ядро Windows 10 Корпоративная, его работу можно оценить бесплатно.

Сегодня мы поговорим о программе Windows Defender Advanced Threat Protection — узнаем что она из себя представляет, зачем нужна. Поехали!

Windows Defender Advanced Threat Protection (ATP) — агент защитника Windows, представляющий единую платформу превентивной защиты, обнаружения взломов, автоматического изучения и устранения (так понимаю угроз). Вот такая официальная информация содержится на сайте Майкрософт.

Также на офф сайте сказано — этот агент защищает ваш бизнес от сложных угроз. Возможно данная защита больше направлена на коммерческие ПК, чем на домашние. Например этой защитой пользуются компании DB Schenker, Metro CSG, Emirates Airlines, MSC Mediterranean Shipping Company и другие компании. Разумеется все довольны, их отзывы есть на офф сайте Microsoft.

Давайте попробуем понять основные возможности этой защиты — просто инфа в интернете как бы есть, но она раскидана и расплывчата. Я буду опираться на офф сайт Microsoft.

Это только основные возможности. О всех писать нет смысла — не всем они будут понятны, разве что только системным администраторами. Смотря что умеет эта защита, можно делать вывод — она точно излишня для домашних, обычных юзеров. Вирусы, которым способна дать отпор данная защита — просто не водятся на обычных ПК.

В общем ребята — не вижу смысла вас дальше грузить этой инфой. Думаю всем все понятно — Windows Defender Advanced Threat Protection это инструмент, направлен на обеспечение повышенной безопасности, которая нужна больше бизнесу, чем обычному домашнему ПК. Кроме бизнеса, может использовать думаю в:

Давайте посмотрим на эту программу — ее внешний вид, интерфейс.

Видим, что есть много кнопок, функция, чтобы контролировать безопасность в реальном времени. Я так понимаю что на главной странице будет отображена самая важная инфа, вот на картинке выше пример — написано Malicious memory artifacts found, что означает — найдены вредоносные артефакты памяти.

Я так понимаю что всю аналитику, мониторинг, наблюдение — можно вести в интернете:

Видим графики, всякие диаграммы.. А вот само меню админки:

Как видим — полный отчет о действиях, всякие настройки, лог оповещений.. думаю для домашнего юзера это будет слишком сложным да и лишним делом.. все это следить, проверять..

Оказывается существует служба — Windows Defender Advanced Threat Protection Service, сервисное/внутреннее название которой — Sense. Русское название такое — Служба Advanced Threat Protection в Защитнике Windows:

В описании так и сказано — помогает защитить от дополнительных угроз посредством наблюдения и отчетности о событиях.

На скриншоте видно — кнопка Запустить активна, меню Тип запуска — тоже активно. Не заблокировано. Значит можно в целях эксперимента эту службу отключить, если например эта защита вызывает нагрузку на ПК, либо компьютер просто тормозит.

Кстати работает служба под процессом MsSense.exe.

Внутри файлы, которые.. думаю используются защитой, по крайней мере вижу MsSense.exe, под которым работает служба. Файлы SenseSampleUploader.exe и SenseCncProxy.exe очень похожи на компоненты, связанные с обновлением и работой прокси.

Надеюсь информация пригодилась. Удачи и добра! До новых встреч!

В начале февраля мы рассказывали вам про обнаружение преступников с помощью службы ATP в Защитнике Windows. В комментариях появились различные вопросы, относительно работы службы, поэтому мы решили поделиться подробным описанием её функционала.

Если говорить коротко, то Служба ATP в Защитнике Windows — это служба безопасности, с помощью которой можно обнаруживать в своих сетях угрозы безопасности, исследовать их и принимать ответные меры. Служба работает на основе встроенной в Windows 10 комбинации технологий и облачной службы Microsoft. К таким технологиям относятся:

Возможности службы по исследованию хостов позволяют получить подробные оповещения, понять характер и масштаб возможного вторжения.

Служба ATP в Защитнике Windows работает с различными технологиями Windows по обеспечению безопасности:

Для мониторинга и ответных действий на угрозы можно использовать портал ATP. Он решает следующие задачи:

С настройками всё вполне очевидно.

В Панели навигации доступны такие представления как:

В разделе управление хостами можно скачать пакет для подготовки машин к работе с ATP.

Служба ATP и использует следующие условные обозначения:

В общем виде подход к исследованию бреши в системе безопасности при помощи ATP можно разбить на следующие этапы:

Так как работу с ATP мы начинаем с анализа данных на информационной панели, рассмотрим её более подробно. Данные об оповещениях и компьютерах позволяют быстро установить факт, место и время подозрительной активности в сети — это дает необходимый контекст для понимания ситуации. Здесь также отображается сводка данных о событиях, помогающая идентифицировать значимые события или поведение на компьютере. Также можно открыть подробные сведения о событиях и индикаторах на более низком уровне. Активные плитки дают визуальные подсказки, позволяющие оценить общее состояние систем безопасности. При щелчке по такой плитке открывается подробное представление соответствующего компонента.

При щелчке по плитке Оповещения ATP отображается общее количество активных оповещений службы ATP в сети за последние 30 дней. Оповещения распределены на две группы: Новые и Выполняющиеся.

Каждая группа имеет подкатегории по уровням серьёзности. Щелкнув по числу внутри каждого можно вывести представление очереди соответствующей категории.

На этой плитке показан список компьютеров с наибольшим количеством активных оповещений. Общее число оповещений для каждого компьютера показано в круге рядом с именем компьютера. С противоположной стороны плитки представлено количество оповещений, сгруппированных по уровням серьёзности. Не сложно догадаться, что темный цвет это более опасные, а более светлый – менее.

Плитка Статус содержит информацию о том, активна ли служба и имеются ли проблемы, а также о количестве компьютеров, которые направляли отчеты в службу в течение последних 30 дней.

Плитка Отчёты от компьютеров содержит гистограмму, на которой представлено количество компьютеров, отправлявших оповещения, по дням. Увидеть точное число компьютеров, отправлявших оповещения в определенный день, можно наведя курсор на отдельные столбцы гистограммы.

Плитка Компьютеры с обнаруженными активными вредоносными программами отображается, только если в ваших конечных точках используется Защитник Windows. Под активной вредоносной программой понимаются угрозы, которые активно исполнялись на момент обнаружения. Наведя курсор мыши на каждый из столбцов, можно увидеть количество обнаруженных активных вредоносных программ и количество хостов, на которых в течение последних 30 дней была обнаружена хотя бы одна активная вредоносная программа.

Щёлкнув по любой из этих категорий, можно перейти к представлению Компьютеры, где данные будут отфильтрованы для соответствующей категории. Так можно получить подробные сведения о том, на каких компьютерах обнаружены активные вредоносные программы и сколько угроз зарегистрировано на каждом из них.

Управлять оповещениями службы ATP в Защитнике Windows можно в рамках регулярных ежедневных задач. Оповещения выстраиваются в очереди в соответствии с текущим статусом.По умолчанию оповещения в очереди сортируются в порядке от последних к самым старым.В следующей таблице и на снимке экрана приведены основные области Очереди оповещений.

Выделенная область

Название области

Описание

Анализ оповещений Advanced Threat Protection в Защитнике Windows

Чтобы приступить к анализу, и получить подробную информацию нужно щёлкнуть по оповещению в любой очереди.

Подробные сведения об оповещении включают следующее:

Граф инцидента включает визуальное представление места возникновения оповещения, событий, которые привели к его созданию, и других компьютеров, на которые повлияло это событие. На графе показано влияние оповещения на исходном компьютере, а также как это событие повлияло на срабатывание оповещений на других компьютерах.

Можно щёлкнуть кружок на графе инцидента, чтобы развернуть узлы и просмотреть события или файлы, которые связаны с оповещением.

Напоминаем, что сервис ATP в Защитнике Windows встроен в ядро Windows 10 Корпоративная, его работу можно оценить бесплатно.

Источник

Что такое защитник Виндовс и как отключить Defender в Windows 7, 8/8.1 и 10?

Еще бывает, что установленный по умолчанию антивирусник ОС просто не позволяет скачать и сохранить в памяти ПК заведомо безопасный файл. В этой статье приведена подробная инструкция об отключении встроенной утилиты в Виндовс 7, 8/8.1 и 10. Поэтому такое руководство будет полезно людям, у которых возникли проблемы при инсталляции какого-либо приложения из-за запрета этого действия антивирусной программой операционной системы или в других подобных случаях.

Как отключить защитник в Виндовс 7, 8.1 и 10?

При наличии детальной инструкции процедура деактивации Windows Defender ни для кого не составит труда. Просто необходимо внимательно следовать описанным ниже руководствам.

Как деактивировать в Виндовс 7?

Чтобы избавиться от действий назойливой программы в «Семерке» требуется сделать следующие последовательные шаги:

После этого надо деактивировать автозагрузку приложения. Для этого выполнить следующий алгоритм действий:

Как отключить в Виндовс 8 и 10?

Сначала необходимо войти в «Панель управления». Для этого следует выполнить следующие действия:

В случае когда в появившемся окне отображается надпись о неактивности Защитника, то значит Windows Defender отключать не требуется, т. к. это сделала антивирусная программа либо другой человек, имеющий доступ к ПК.

Иначе необходимо приступить к выполнению пунктов нижеуказанных инструкций.

Процедура деактивации Windows Defender в «Восьмерке»

Отключить защитник в «Восьмерке» значительно проще, чем в новой ОС с индексом 10. Следует сделать следующие шаги:

Процедура деактивации Windows Defender в «Десятке»

Отключить Защитник в Виндовс 10 значительно труднее, чем во всех более ранних версиях ОС. С этой целью надо выполнить следующие действия:

Теперь у пользователя есть 15 минут для установки необходимой ему программы или сохранения в памяти ПК файла из интернета. Но, что делать, если владельцу ПК требуется отключить встроенную защиту навечно? Далее изложена инструкция именно для таких пользователей.

Выключение встроенной защиты в Виндовс 10 навсегда

Для этого требуется выполнить следующий алгоритм действий:

Готово! Защитник ОС теперь не функционирует.

Источник

Защитник Windows 10 получит расширенную защиту от угроз (Advanced Threat Protection)

Новая технология называется Windows Defender Advanced Threat Protection (расширенная защита от угроз Защитника Windows) может обнаруживать, анализировать и предотвращать угрозы в сети, предлагая не только мощные функции безопасности, но также значительный объем дополнительной информации, которая поможет сделать правильный выбор при блокировке зловредов.

Вице-президент Microsoft Терри Мейерсон (Terry Myerson) сообщил: “Новая технология расширенной защиты от угроз обеспечивает качественно новый уровень защиты для систем Windows 10. За счет сочетания клиентской технологии, встроенной в Windows 10 и эффективной облачной службы, Advanced Threat Protection поможет обнаружить угрозы, которые смогли обойти другие защитные механизмы, а также снабдит организации исчерпывающей информации о конечных точках нарушений”.

Сочетание облачной аналитики и веб-данных

Согласно Microsoft, Windows Defender Advanced Threat Protection для обнаружения атак полагается на облачную службу аналитики, логические методы и информацию, собранную из сети. Более того, технология помогает исследовать предупреждения и выполнять мониторинг сети на предмет признаков атаки, а также предоставляет расширенные инструменты для своевременного обновления и сокращения издержек.

По заявлениям Microsoft облачная платформа обеспечивает мгновенный доступ к исследованиям. Windows Defender Advanced Threat Protection дополняет расширенные службы защиты Office 365 Advanced Threat Protection и Microsoft Advanced Threat Analytics.

Мейерсон пояснил, что более 500000 систем уже смогли опробовать новый инструмент, и результаты тестирования впечатляют.

Он добавил: “Windows Defender Advanced Threat Protection подтвердила свою жизнеспособность и эффективность среди широкого круга клиентов раннего доступа, которые отличаются по своему географическому положению и отрасли деятельности. Крупная сеть Microsoft делает технологию одной из самых крупных систем расширенной безопасности на рынке”.

Windows Defender Advanced Threat Protection станет общедоступна чуть позже в 2016 году, мы будем следить за развитием событий.

Источник

Microsoft Defender для конечной точки

Применяется к: Configuration Manager (текущая ветвь)

Endpoint Protection может помочь управлять и отслеживать Microsoft Defender для конечной точки. Microsoft Defender для конечной точки помогает предприятиям обнаруживать, исследовать и реагировать на расширенные атаки в своих сетях. Политики диспетчера конфигурации могут помочь вам на борту и отслеживать Windows 10 или более поздних клиентов.

Предварительные требования

Поддерживаемые клиентские операционные системы

Вы можете на борту следующих операционных систем:

О перенаправлении в Microsoft Defender для конечной точки с помощью диспетчера конфигурации

Различные операционные системы имеют различные потребности для вклиниации в Microsoft Defender для конечной точки. Windows 8.1 и другим устройствам операционной системы на уровне ниже уровня необходимо иметь на борту клавишу Workspace и ID рабочей области. Устройствам с высоким уровнем, например Windows Server версии 1803, необходим файл конфигурации для бортовой настройки. Диспетчер конфигурации также устанавливает Microsoft Monitoring Agent (MMA) при необходимости с помощью бортовых устройств, но не обновляет агент автоматически.

Операционные системы высокого уровня включают в себя:

Операционные системы на уровне ниже:

Когда вы включаете устройства в Microsoft Defender для конечной точки с помощью Configuration Manager, вы развертываете политику Defender в целевой коллекции или нескольких коллекциях. Иногда целевая коллекция содержит устройства с любым числом поддерживаемых операционных систем. Инструкции по включению этих устройств зависят от того, ориентирована ли на коллекцию устройств с операционными системами, которые только на уровне, или если в коллекцию также входят клиенты на более высоком уровне.

Если в вашей целевой коллекции содержатся устройства с уровнем ниже уровня, и вы используете инструкции для вовсю использовать только устройства высокого уровня, то устройства на уровне ниже не будут на борту. Необязательный ключ Рабочей области и поля ID рабочего пространства используются для включательных устройств на уровне, но если они не включены, политика не будет работать для клиентов на уровне ниже.

В Configuration Manager 2006 или ранее:

Onboard devices with any supported operating system to Microsoft Defender for Endpoint (recommended)

Вы можете использовать все поддерживаемые операционные системы в Microsoft Defender для конечной точки, предоставив диспетчеру конфигурации файл конфигурации, ключ Workspace и ID рабочего пространства.

Получите файл конфигурации, ID рабочего пространства и ключ рабочего пространства

Выберите Параметры, а затем выберите «Onboarding» в заголовке Endpoints.

Для операционной системы выберите Windows 10 и 11.

Выберите Microsoft Endpoint Configuration Manager ветвь, а затем для метода развертывания.

Нажмите кнопку Скачать пакет.

Скачайте сжатый архив (.zip) и извлеките содержимое.

Выберите Параметры, а затем выберите «Onboarding» под заголовком Управление устройствами.

Для операционной системы выберите Windows 7 SP1 и 8.1 или Windows Server 2008 R2 Sp1, 2012 R2 и 2016 из списка.

Скопируйте значения для ключа рабочей области и ИД рабочего пространства из раздела Настройка подключения.

Файл конфигурации Microsoft Defender для конечной точки содержит конфиденциальные сведения, которые должны быть защищены.

На борту устройств

В консоли Configuration Manager перейдите к политикам atP assets and Compliance > Endpoint Protection > Microsoft Defender.

Выберите Создать политику ATP защитника Майкрософт, чтобы открыть мастер политики.

Введите имя и описание для политики Microsoft Defender для конечной точки и выберите onboarding.

Поставляем клавишу Workspace и ID рабочего пространства, а затем нажмите кнопку Далее.

Укажите образцы файлов, которые собираются и делятся с управляемых устройств для анализа.

Просмотрите сводку и завершите мастер.

Щелкните правой кнопкой мыши созданную политику, а затем выберите Развертывание, чтобы нацелить политику Microsoft Defender для конечных точек для клиентов.

На борту устройств, работающих только на уровне операционных систем в Microsoft Defender для Endpoint

Для работы с microsoft Defender для конечной точки клиентам требуется файл конфигурации для бортовой настройки. Операционные системы высокого уровня включают в себя:

Если в вашей целевой коллекции содержатся как устройства высокого уровня, так и устройства на уровне ниже уровня, или если вы не уверены, используйте инструкции для бортовых устройств, работающих с любой поддерживаемой операционной системой (рекомендуется).

Получите файл конфигурации для устройств с высоким уровнем

На борту устройств с высоким уровнем

Отслеживать

В консоли Configuration Manager перейдите по безопасности мониторинга и выберите > ATP Microsoft Defender.

Просмотрите панель мониторинга Microsoft Defender для конечной точки.

Состояние onboarding агента ATP Защитника Майкрософт: количество и процент управляемых клиентских компьютеров с активной политикой Microsoft Defender для конечных точек

Microsoft Defender ATP Agent Health: Процент клиентов компьютеров, сообщив о состоянии их агента Microsoft Defender для конечных точек

Состояние агента. Системная служба агента в Windows не запущена

Создание файла конфигурации offboarding

Выберите Параметры, а затем выберите Offboarding под заголовком Endpoint.

Выберите Windows 10 и 11 для операционной системы и Microsoft Endpoint Configuration Manager текущей ветви, а затем для метода развертывания.

Скачайте сжатый архив (.zip) и извлеките содержимое. Файлы offboarding действительны в течение 30 дней.

В консоли Configuration Manager перейдите к политикам atP в области активов и соответствия требованиям Endpoint Protection Microsoft Defender и выберите Создать политику > > ATP защитника Майкрософт. Откроется мастер политик.

Введите имя и описание для политики Microsoft Defender для конечной точки и выберите Offboarding.

Просмотрите сводку и завершите мастер.

Выберите Развертывание, чтобы нацелить политику Microsoft Defender для конечных точек для клиентов.

Файлы конфигурации Microsoft Defender для конечной точки содержат конфиденциальную информацию, которая должна быть защищена.

Источник

Adblock

detector

Skip to content

- ТВикинариум

- Форум

- Поддержка

- PRO

- Войти

Служба Advanced Threat Protection в Защитнике Windows

Имя службы: Sense

Отображаемое имя: Служба Advanced Threat Protection в Защитнике Windows

Состояние: Выполняется

Тип запуска: Вручную

Зависимости: нет

Описание по умолчанию

Служба Advanced Threat Protection в Защитнике Windows помогает защитить от дополнительных угроз посредством наблюдения и отчетности о событиях безопасности, происходящих на компьютере.

Нормальное описание

Дочерняя служба Защитника Windows, которая говорит Защитнику что делать на основе событий безопасности Windows.

Рекомендации

Учитывая следующее:

- Грош цена той защите, которую можно положить в один клик

Службу можно отключить Командой:

for /f %I in ('reg query "HKLMSYSTEMCurrentControlSetServices" /k /f "Sense" ^| find /i "Sense"') do (reg add "%I" /v "Start" /t reg_dword /d 4 /f)

Однако это не остановит и не отключит другие дочерние объекты Защитника. Поэтому рекомендуется избавляться от всей этой шушеры (псевдозащиты) именно в Win 10 Tweaker.

Win 10 Tweaker первая и всё ещё единственная программа, которая в реальном времени отключает Antimalware.

Windows 10 изначально создавалась как самая безопасная платформа. С помощью Credential Guard, Device Guard, Windows Hello и защита корпоративных данных Windows 10 обеспечивает исключительно высокий уровень безопасности. Защитник Windows — наша бесплатная служба для защиты от вредоносных программ — изо дня в день следит за безопасностью почти 300 млн устройств. И с каждым месяцем защита Windows становится все совершеннее: когда в ней обнаруживается хоть малейшая брешь, на помощь тут же приходит Центр обновления.

Благодаря повышенному вниманию к безопасности новая ОС пользуется высоким спросом среди корпоративных клиентов. Мы с радостью наблюдаем за тем, как быстро переходят на Windows 10 клиенты с самыми высокими требованиями: Министерство обороны США, где Windows 10 уже в этом году появится на 4 млн устройств во всех родах войск, и NASCAR, и Virgin Atlantic, и учебные заведения во всем мире.

Сегодня мы выходим на новый уровень защиты для корпоративных клиентов и объявляем о запуске службы Advanced Threat Protection для Защитника Windows.

Кибератаки становятся все более изощренными

Сегодняшним киберпреступникам дерзости не занимать. Они действуют в хорошо организованных группах, которые могут работать даже на государства; процветают кибершпионаж и кибертеррор. Вооружившись изощренными методиками, такими как социальная инженерия и уязвимости нулевого дня, они в состоянии взломать даже самые защищенные корпоративные сети. В одном только 2015 году стало известно о тысячах подобных атак. Мы выяснили, что предприятия обнаруживают нарушение безопасности не раньше, чем через 200 дней после начала атаки, и еще 80 дней требуется, чтобы устранить ее последствия. То есть у злоумышленников достаточно времени, чтобы учинить в корпоративной сети настоящий хаос, воруя данные, ставя под угрозу конфиденциальность и разрушая доверие клиентов. Подобные атаки обходятся бизнесу все дороже: в среднем каждый инцидент наносит компании ущерб 12 млн долларов, не говоря уже о последствиях для ее репутации.

Раз подходы злоумышленников эволюционируют, средства защиты для корпоративных клиентов не должны отставать. Наши заказчики согласны с этим: 90 % опрошенных ИТ-директоров заявили, что им требуется полноценное решение для расширенной защиты от угроз, позволяющее быстрее выявлять атаки с помощью комплексной аналитики и предлагающее практические меры по устранению их последствий.

Advanced Threat Protection для Защитника Windows: обнаружение, изучение, реагирование

Чтобы защитить корпоративных клиентов, мы разрабатываем Advanced Threat Protection для Защитника Windows — новую службу, которая поможет обнаруживать и изучать изощренные атаки на сети компаний, а также эффективно реагировать на них. Это решение, основанное на существующих методах защиты в Windows 10, предлагает дополнительный уровень защиты от угроз после нарушения целостности сети. Сочетая клиентские технологии, встроенные в Windows 10, с облачными, оно позволит обнаруживать угрозы, сумевшие обойти другие средства защиты. Кроме того, предприятие получит всю нужную информацию, чтобы изучить брешь в различных конечных точках, и будет иметь рекомендации по устранению последствий атаки.

Что делает служба Advanced Threat Protection для Защитника Windows

Обнаруживает атаки и сообщает о том, кто и что сделал и почему атака стала возможной. Аналитика угроз высокого уровня использует крупнейшую в мире сеть датчиков, признанные технологии расширенной защиты от угроз, а также знания экспертов Microsoft и компаний-партнеров.

Служба Advanced Threat Protection для Защитника Windows работает на базе датчиков поведения Windows, облачной аналитики, аналитики угроз и интеллектуального графа Microsoft. Масштабный граф, анализируя данные больших объемов, выявляет аномалии в их поведении. Это становится возможным благодаря обезличенной информации, поступающей более чем с 1 млрд устройств Windows. Кроме того, в графе ежедневно индексируется 2,5 трлн URL-адресов, выполняется 600 млн интернет-запросов о репутации и обезвреживается более 1 млн подозрительных файлов.

Затем с этими данными работают эксперты мирового класса и энтузиасты со всего мира, которые обладают особыми знаниями и технологиями для обнаружения атак.

Дает рекомендации по реагированию на атаки.На основе данных по безопасности от новой службы можно с легкостью отслеживать оповещения, исследовать сеть на признаки атаки, изучать действия злоумышленников на конкретных устройствах и получать подробные сведения о размещении файлов во всей организации, а также получать рекомендации по реагированию.

Используя модель машины времени, служба Advanced Threat Protection для Защитника Windows изучает состояние компьютеров и их активность за последние шесть месяцев, чтобы выявить закономерности, и выводит информацию на наглядной временной шкале. Вам больше не придется изучать обычные журналы событий, пытаясь найти в них те записи, которые относятся к определенному процессу, файлу, URL-адресу или сетевому подключению для определенного компьютера или целого предприятия.

А облачная служба обезвреживания файлов позволяет отправлять файлы и URL-адреса на изолированные виртуальные машины для более глубокой проверки. В будущем Advanced Threat Protection для Защитника Windows также будет включать средства для устранения последствий на затронутых конечных точках.

Дополняет решения Microsoft для обнаружения угроз повышенной сложности. Поскольку служба Advanced Threat Protection для Защитника Windows предустановлена в Windows 10, она будет постоянно обновляться, и вам не придется отдельно тратиться на ее развертывание. Она работает на облачном сервере, а значит, вам не понадобится локальная серверная инфраструктура или постоянная техническая поддержка. Новое решение дополняет службы защиты электронной почты, такие как служба Advanced Threat Protection для Office 365 и Microsoft Advanced Threat Analytics.

500 000 конечных точек уже под защитой

Разрабатывая Windows 10, мы учитывали мнения и пожелания миллионов участников программы предварительной оценки Windows. Точно так же при создании новой службы мы общались с корпоративными клиентами, стремясь найти решение самых острых проблем безопасности (изучение атак без ущерба для ежедневной деятельности и т. п.) и тестируя решение в их средах. Advanced Threat Protection для Защитника Windows уже доступна для клиентов по программе раннего внедрения из различных регионов и отраслей во всей сети Microsoft. На сегодняшний день это одна из крупнейших служб расширенной защиты от угроз.

Что думают о новой службе клиенты

«Кибербезопасность — это моя главная забота: прежде всего мне нужно защитить все конечные точки в своей организации. Advanced Threat Protection для Защитника Windows уникальна тем, что благодаря ей легко узнать о происходящем в каждой конечной точке. Другие решения этого не могут». Грег Петерсен (Greg Petersen), директор по ИТ-безопасности, Avanade

«Нам необходимо сразу несколько уровней защиты, и Advanced Threat Protection для Защитника Windows хорошо вписывается в нашу стратегию. Глобальная выборка, которая есть только в решениях Microsoft, помогает обнаружить подозрительное поведение компьютеров и вовремя предупредить об этом. Так повышается защищенность наших компьютеров и сети». Фран де Ханн (Fran De Hann), старший консультант по безопасности, Pella Windows

Развернув Advanced Threat Protection для Защитника Windows, мы сразу же узнали о нескольких критических уязвимостях в нашей сети и немедленно приняли меры для их устранения, а также обновили свои политики безопасности». Хенрик Педерсен (Henrik Pedersen), ИТ-менеджер, TDC Hosting, Дания

Обновитесь до Windows 10 уже сейчас, чтобы получить доступ к самым современным функциям безопасности и опробовать службу Advanced Threat Protection для Защитника Windows, когда она выйдет для широкой аудитории (уже в этом году). И мы с нетерпением ждем этого момента.

Ваш Терри*

*Терри Майерсон (Terry Myerson), исполнительный вице-президент, Windows and Devices Group

Advanced Threat Protection and Analytics

Microsoft Information Protection Solutions in Microsoft 365 protect data throughout its Lifecycle

Office 365 Advanced Threat Protection

Office 365 Advanced Threat Protection (ATP) is a cloud-based email filtering service that helps protect your organization against unknown malware and viruses by providing zero-day protection and safeguarding versus phishing and other unsafe links, in real time.

Office 365 ATP can be added to select Exchange and Office 365 subscriptions.

Microsoft Defender Advanced Threat Protection

Microsoft Defender ATP is a unified platform for preventive protection, post-breach detection, automated investigation and response. It is a complete security solution that:

- Is built-in to Windows 10 and uses a combination of Windows 10 and cloud services to catch suspicious endpoint behaviors

- Automates alerts and remediation of complex threats in minutes

- When used together with Microsoft 365, can share detection and exploration across devices, identities and information to speed up response and recovery

- Requires no additional deployment or infrastructure and is always up to date

Advanced Threat Analytics (ATA)

Advanced Threat Analytics is a platform that helps protect your organization from advanced targeted cyber attacks and insider threats. It takes information from various data sources such as logs and events in your network, to learn and profile the behavior of users and other entities in your organization.

ATA detects suspicious activity throughout the key phases of a cyberattack, and continuously adapts and learns to keep up with changing threats and user behaviors.

Learn more about the threats that ATA can detect here.

Additional Resources

Office 365 ATP e-book

Get a free e-book that explains how Office 365 ATP keeps your email, data, and business secure.

GET E-BOOK

Windows Defender ATP — Ransomware response playbook

This playbook discusses how enterprises can leverage Windows Defender ATP to detect, investigate, and mitigate ransomware threats in their networks.

DOWNLOAD NOW

Get the Latest Security Intelligence Report

Stay on top of the latest Security Intelligence updates.

DOWNLOAD NOW

Start a conversation.

Have a question? We are here to offer the best solution for your business.

Talk to an expert

Start a conversation.

Start a conversation.

Windows Defender ATP – новый функционал активного обнаружения, который выявляет и блокирует вредоносную активность[3]. В отличие от других сервисов ит безопасности, которые анализируют наличие сигнатур вирусов, он контролирует функционирования системы и ищет то, что не попадает под стандартные шаблоны. Таким образом, Windows Defender ATP выявляет подозрительную активность системы.

Модель работы основана на прогнозировании, машинном обучении, прикладном изучении и искусственном интеллекте[2]. Система может блокировать практически всю вредоносную деятельность по первому сигналу в течение миллисекунд[2].

Примеры такой деятельности:

- Необычное удаленное подключение с нетипичного IP.

- Выполнение нетипичных команд.

- Частое выполнение команд с определенного направления.

- Подключение необычных пользователей.

- Подозрительный рост подключений.

WDATP включен по умолчанию и оптимизирован для поддержки различных ролей сервера[3].

Реализация

Windows Defender ATP – это не дискретное, а глубоко встроенное приложение, которое работает вместе со всеми ролями системы. В каждой роли есть свой кусочек Windows Defender ATP, чтобы обеспечить высокую степень интеграции. Анализ подозрительной деятельности основывается на использовании локального и облачного машинного обучения[2]. Более миллиона подозрительных файлов выполняется в песочнице облака. Windows Defender ATP анализирует их поведение и использует данные в защите[1].

Совместимость

Windows Defender ATP не требует отключения себя, чтобы подключить другой движок безопасности. Он нормально работает параллельно с другими движками и нормально на них реагирует. Поэтому, если вы не считаете, что Windows Defender ATP потребляет излишнее количество ресурсов, отключать его не обязательно. Вы можете выбрать возможность использования двух движков одновременно. Может быть конфликт, если второй движок устаревший. Windows Defender ATP реагировать не будет, но могут быть проблемы со стороны устаревшего движка.

Работа с event

В случае если активность определяется как подозрительная, Windows Defender ATP создает event. Реагирование на возникающие event может быть сконфигурировано. В случае если появляется event, но вы считаете поведение нормальным, можно настроить ответ. Так же доступна возможность интеллектуального планирования. Система может принимать решения самостоятельно на основании ваших действий на конкретный event.

Итог

Windows Defender ATP без сомнения прогрессивный продукт компании Microsoft. Его внедрение показывает отличные результаты (ссылка) по данным Microsoft. Отличной чертой является глубокая интеграция, совместимость с другими движками и расширенная обработка ошибок.

1 http://www.oszone.net/28979

2 https://cloudblogs.microsoft.com/

3 https://docs.microsoft.com/

Нет похожих статей.