Брандмауэр или файервол – это межсетевой экран, обеспечивающий безопасность операционной системы при работе в сети. Он присутствует во всех версиях Windows, и далее мы расскажем, как его открыть на ПК с «десяткой».

Важно! В Виндовс 10 есть два компонента с названием «Брандмауэр», которые отличаются «сферой ответственности» и, следовательно, предоставляемыми возможностями и доступными настройками, а у одного из них есть дополнение «Монитор». Отличается также расположение и алгоритм их запуска, а потому рассмотрим каждый отдельно.

Брандмауэр и безопасность сети

В Виндовс 10 есть встроенный антивирус – Защитник, который обеспечивает достаточный уровень безопасности операционной системы. Брандмауэр – один из его компонентов.

Способ 1: «Параметры»

Наиболее простой метод запуска файервола, встроенного в стандартное для Windows 10 средство защиты, заключается в обращении к системным настройкам.

- Нажмите клавиши «WIN+I» для вызова окна «Параметров» и выберите раздел «Обновление и безопасность».

Способ 2: Защитник

Очевидно, что открыть интересующий нас компонент системного антивируса можно и через интерфейс последнего. Проще всего это сделать следующим образом.

- Нажмите «WIN+R» для вызова окна «Выполнить».

С:Program FilesWindows DefenderMpCmdRun.exe

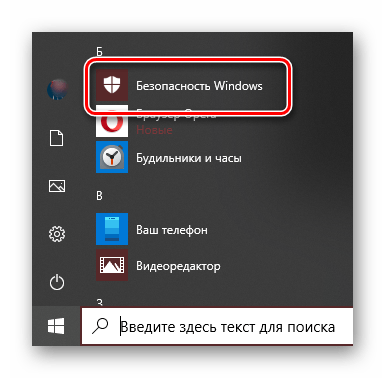

Совет: Найти и запустить Защитник можно также через меню «Пуск» — приложение называется Безопасность Windows. В таком случае выполнение двух предыдущих шагов не потребуется.

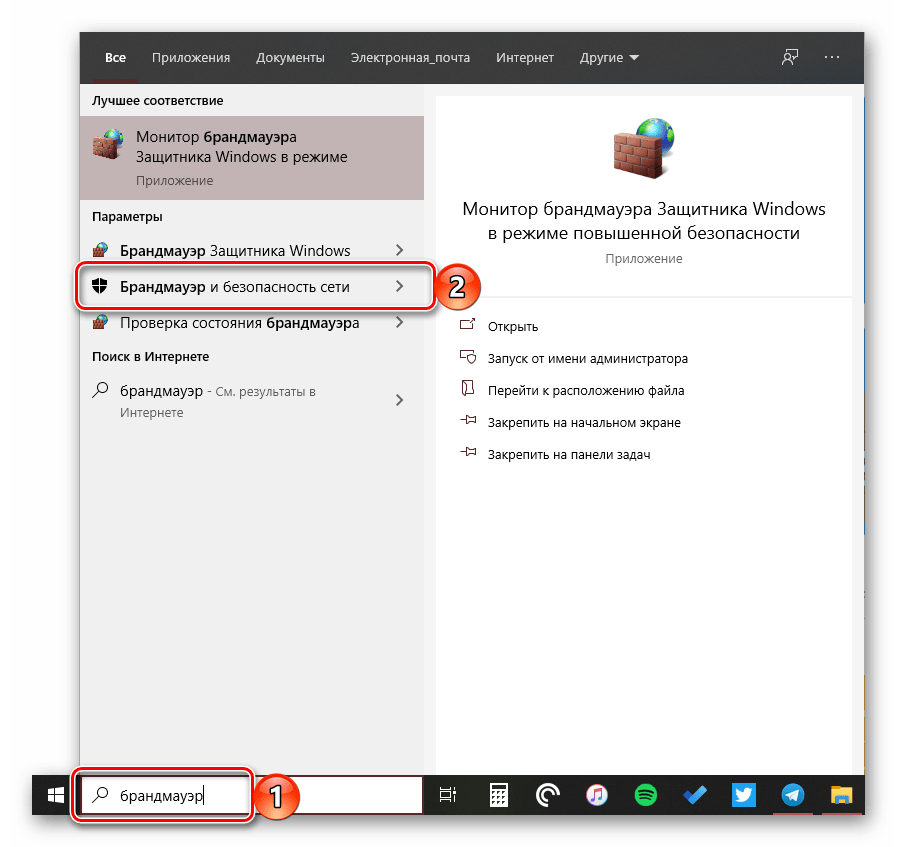

Способ 3: Системный поиск

Практически любое системное приложение, а также некоторые отдельные компоненты могут быть запущены через поиск. Откройте поисковую строку на панели задач или воспользуйтесь клавишами «WIN+S» и начните вводить запрос «брандмауэр» — когда увидите в списке результатов «Брандмауэр и безопасность сети», запустите его нажатием левой кнопки мышки (ЛКМ).

Брандмауэр Защитника Windows

В предыдущей части статьи мы рассмотрели запуск файервола, встроенного в стандартный для Виндовс 10 антивирус, однако в операционной системе есть еще одна оснастка с практически таким же названием, перекочевавшая в нее из предыдущих версий. Запустить ее можно одним из следующих способов.

Способ 1: «Панель управления»

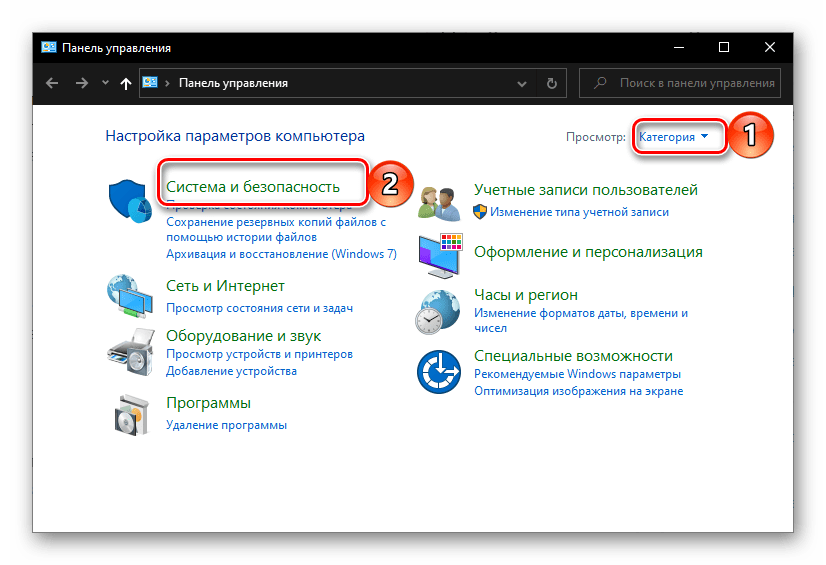

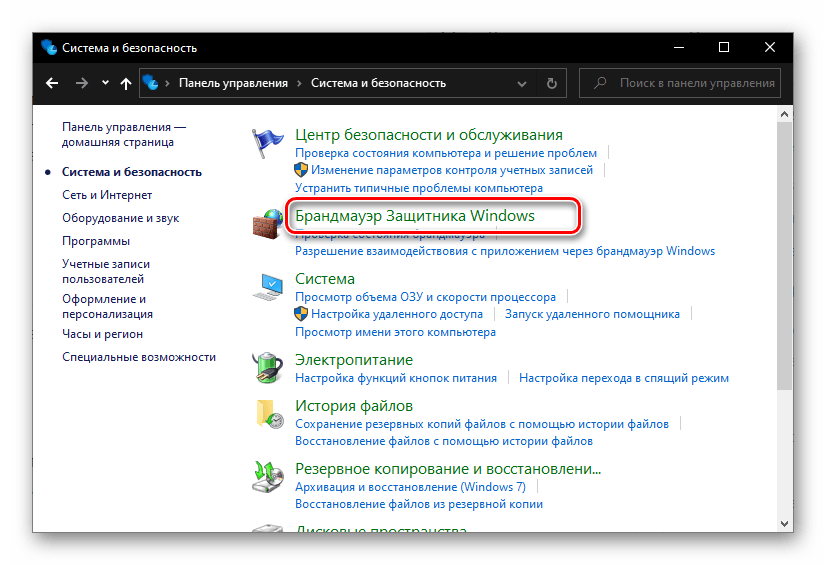

Несмотря на то что разработчики из компании Microsoft постепенно переносят элементы панели управления в вышеупомянутые «Параметры», Брандмауэр Защитника, знакомый пользователям «десятки» по предыдущим версиям Windows, остался на своем прежнем месте. Для его запуска:

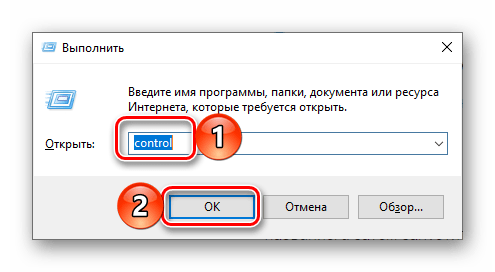

- Любым удобным способом откройте «Панель управления», например, вызвав окно «Выполнить» клавишами «WIN+R», указав в нем представленную ниже команду и нажав «ОК».

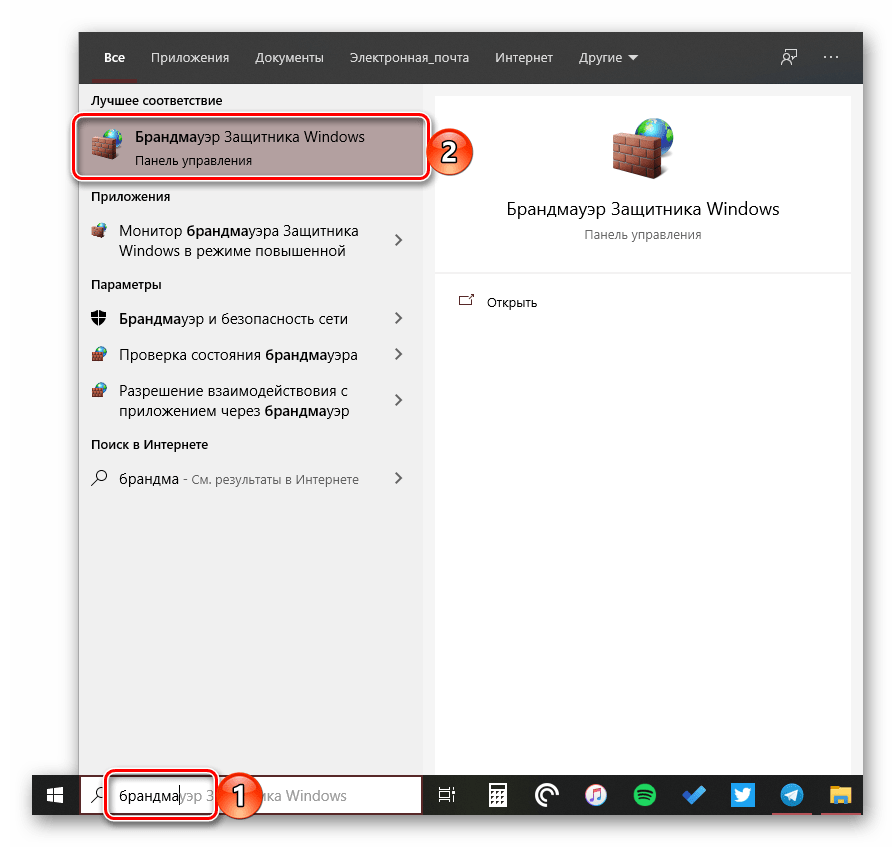

Способ 2: Системный поиск

Несложно догадаться, что открыть интересующий нас компонент системы можно и через поиск – достаточно начать вводить его название, а затем запустить приложение, которое будет первым в выдаче.

Монитор брандмауэра Защитника

У рассмотренной выше оснастки есть дополнительный интерфейс – окно настроек, в котором можно задать правила фильтрации и, если такая необходимость возникнет, отключить брандмауэр. Для запуска Монитора воспользуйтесь одним из предложенных ниже способов.

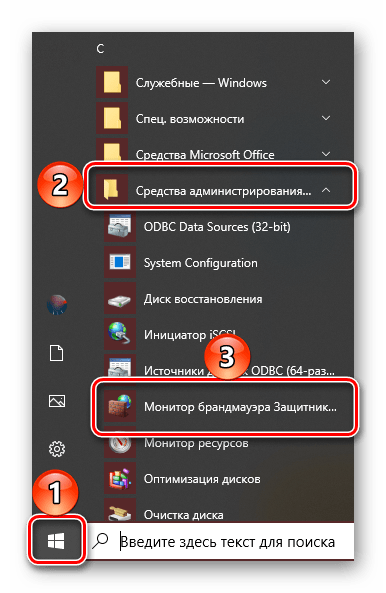

Способ 1: Меню «Пуск»

Монитор брандмауэра относится к средствам администрирования операционной системы, для которых в стартовом меню предусмотрена отдельная папка.

- Вызовите меню «Пуск», нажав клавишу «WINDOWS» или кнопку с логотипом ОС на панели задач.

- Пролистайте список доступных элементов вниз, найдите папку «Средства администрирования» и разверните ее, нажав ЛКМ.

- Откройте «Монитор брандмауэра Защитника».

Способ 2: Ввод команды

Для быстрого вызова различных компонентов системы и предустановленных приложений можно использовать специальные команды. Открыть Монитор брандмауэра позволяет указанный ниже запрос, а для его ввода следует обратиться к одной из четырех встроенных в Windows 10 оснасток.

Важно! Для выполнения команды после ее ввода нажимайте клавишу «ENTER».

«Командная строка»

Проще всего запустить «Командную строку» через меню дополнительных действий, вызываемое правым кликом по кнопке «Пуск».

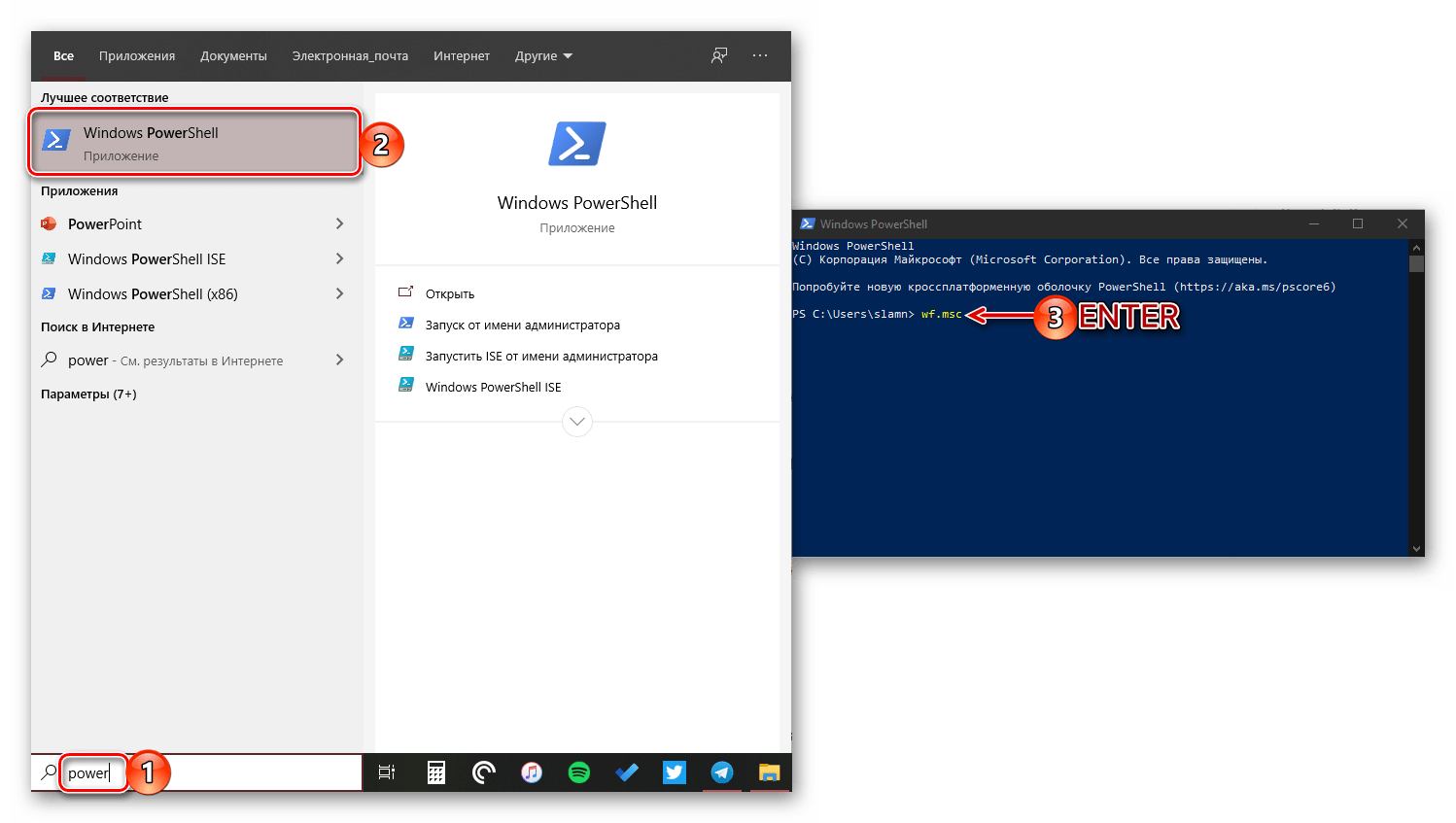

«PowerShell»

Более функциональный аналог системной консоли может быть открыт через «Пуск» или поиск по системе.

«Выполнить»

Выше мы уже писали о том, как вызывается это окно – нажатием клавиш «WIN+R»

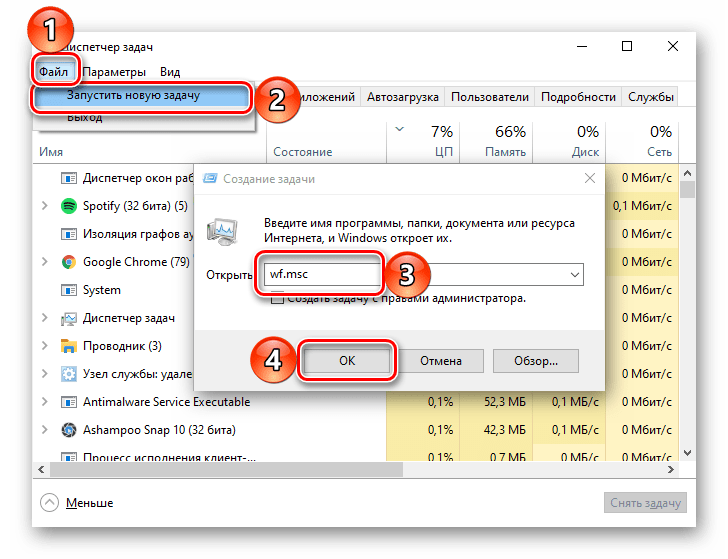

«Диспетчер задач»

Для запуска этой оснастки можно воспользоваться клавишами «CTRL+SHIFT+ESC» или нажать правой кнопкой мышки по панели задач и выбрать соответствующий пункт. Далее остается лишь «Запустить новую задачу» в меню «Файл».

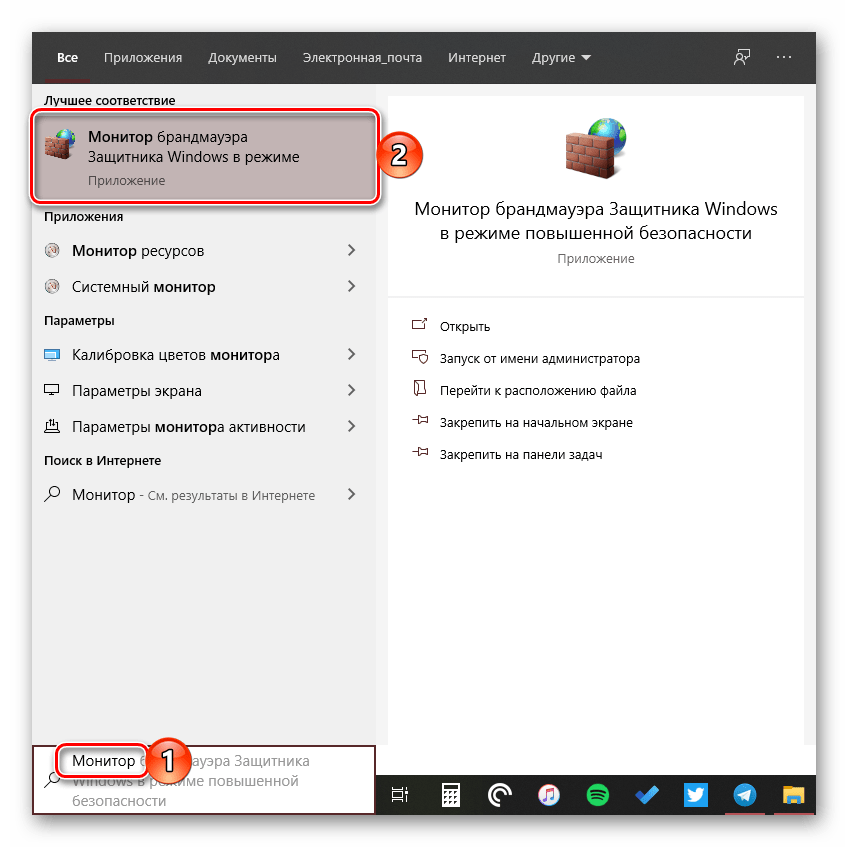

Способ 3: Системный поиск

Наиболее быстрый метод запуска средства «Монитор брандмауэра Защитника» заключается в использовании системного поиска – просто начните вводить в него «монитор» , а затем запустите соответствующую оснастку, когда она будет найдена. В качестве альтернативы вместо названия компонента можно указать команду, используемую нами в предыдущем способе.

Мы рассмотрели все возможные методы запуска предустановленного в Windows 10 брандмауэра и его компонентов.

Брандмауэр Windows 11 / 10. Ознакомление и настройка

Если ваш компьютер подключен к частной сети или напрямую к интернету, то наличие брандмауэра является абсолютной необходимостью. Без этого любой хакер сможет проникнуть в вашу операционную систему Windows 11 / 10 и нанести непоправимый урон.

Брандмауэр Windows на протяжении многих лет отлично справляется со своими обязанностями и является один из лучших межсетевых экранов для операционной системы Windows 11 / 10.

Что такое брандмауэр Windows?

Брандмауэр Windows это важное средство защиты, интегрированное в систему Windows. Одна из его задач — блокировать несанкционированный доступ к вашему компьютеру. Вторая — контроль передачи трафика программ и служб на ваш компьютер и обратно.

Все действия выполняются с помощью правил и исключений, которые применяются как к входящему, так и исходящему трафику в зависимости от типа сети, к которой вы подключены и исходя из вашего выбора, брандмауэр Windows автоматически настраивает правила и исключения, применяемые к этой сети.

Это делает его тихим и простым в использовании, уведомления поступают только тогда, когда нет никаких правил или исключений для программ запущенных на вашем компьютере.

Еще одно преимущество заключается в том, что он настолько хорошо взаимодействует с системой и сетевыми функциями, что некоторые коммерческие организации решили использовать его в своих продуктах безопасности. Например, такие компании, как Avira, Trend Micro и F-Secure, больше не предоставляют свои собственные модули фаервола, а вместо этого используют брандмауэр Windows.

Как открыть брандмауэр Windows 11 / 10

По умолчанию брандмауэр Windows всегда запускается автоматически при старте системы, и вам не нужно предпринимать каких либо действий. Если вам нужно открыть и настроить его, просто наберите в поиске «Брандмауэр Защитника Windows» и выберите лучшее соответствие.

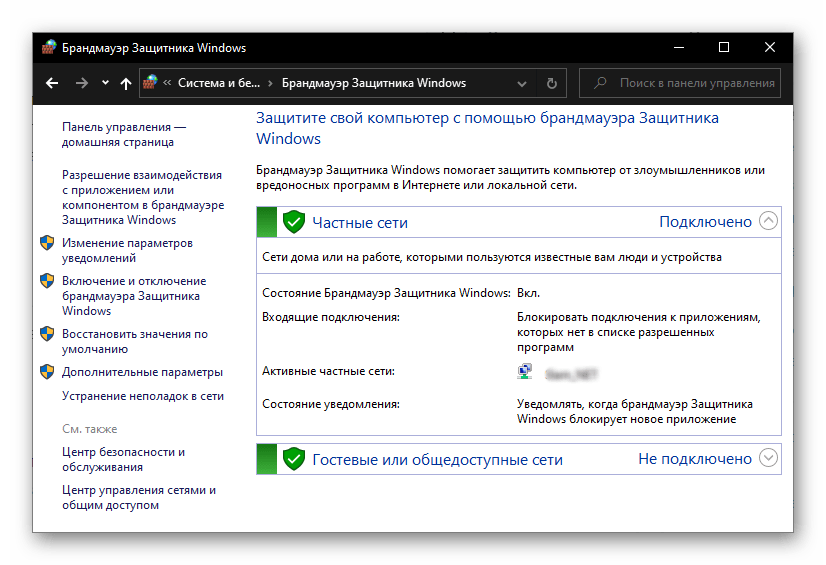

Появится окно программы, где вы увидите информацию о типе сети к которой вы подключены: частные, гостевые или общедоступные сети.

Для сетевого типа, к которому вы подключены, отображается дополнительная информация, такая как:

- Состояние Брандмауэра Защитника Windows

- Как брандмауэр работает с входящими подключениями

- Активные сети

- Состояние уведомления

Вы можете развернуть другой раздел сетевого подключения и просмотреть настройки, применяемые по умолчанию.

Как разрешить приложению или программе доступ в Интернет

Брандмауэр Windows имеет обширный набор правил и большинство устанавливаемых вами программ добавляют в него свои собственные исключения, для получения доступа к сети и интернет-соединению. Это означает, что вы почти иногда не увидите всплывающих уведомлений, они возникают только при установке программ, которые не добавляют свои собственные исключения.

В уведомлении предлагается выбрать тип сети, к которой вы разрешаете доступ программе: частные или общественные сети.

Вы можете разрешить доступ для обоих типов сетевого расположения или только к одному из них. Чтобы применить настройку, нажмите «Разрешить доступ». Если вы хотите заблокировать доступ к сети для этой программы, нажмите «Отмена», и программа будет установлена как заблокированная для выбранного типа сети.

Заметьте, что только администраторы могут устанавливать исключения в брандмауэре Windows. Если вы используете стандартную учетную запись без прав администратора, программы, которые не соответствуют правилам и исключениям, автоматически блокируются без каких-либо подсказок.

Следует отметить, что в Windows 10 вы никогда не увидите уведомлений, связанных с приложениями из Магазина. Потому что им автоматически предоставляется доступ к домашней сети и интернету, исходя из предположения, что вы знаете о необходимых разрешениях на основе информации, отображаемой в Microsoft Store.

Правила и исключения автоматически создаются для каждого приложения, которое вы устанавливаете из Microsoft Store. Однако вы можете легко заблокировать доступ в Интернет для любого приложения, используя инструкцию в следующем разделе.

Как запретить программе или приложению доступ в Интернет

Брандмауэр Windows позволяет любому пользователю с учетной записью администратора изменять список правил и исключений, применяемых для приложений и настольных программ.

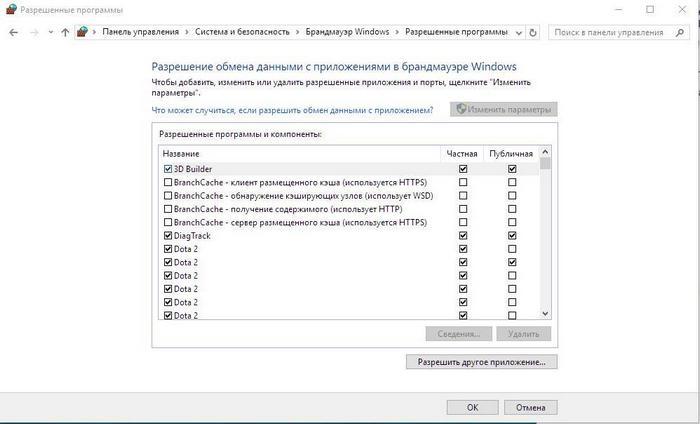

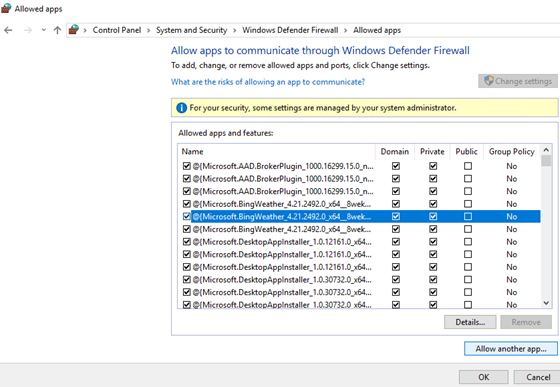

Откройте брандмауэр Windows, в столбце слева кликните по ссылке «Разрешение взаимодействия с приложениями или компонентом в брандмауэре Защитника Windows».

Теперь вы видите список приложений и программ, которым разрешен доступ в Интернет. На данный момент список неактивен, и вы можете только просматривать, какие приложения, функции и программы имеют правила.

Вы заметите, что к некоторым записям в левой части от их названия установлены галочки. Это означает, что правило для этого приложения, программы или функции включено и используется для разрешения или блокировки доступа.

Справа есть два столбца: Частная и Публичная сеть. Если в столбце «Частная» имеется галочка, это означает, что доступ к сети предоставляется этому приложению, программе или функции, когда вы подключены к сети, которая установлена как частная. Если стоит галочка в столбце «Публичная», это значить, что доступ к сети предоставляется этому приложению, программе или функции, когда вы подключены к сети, которая установлена как публичная.

Чтобы изменить что-либо в этом списке, вам нужно нажать кнопку «Изменить параметры».

Теперь список больше не отображается серым цветом, и вам доступно редактирование любой из существующих записей. Можно выбрать нужный элемент, который вы хотите изменить. Чтобы узнать больше об выбранном элементе, нажмите кнопку «Сведения».

Вы увидите небольшое окошко с описанием выбранного элемента или программы, ее название и путь расположения.

Для некоторых элементов кнопка «Сведения» недоступна. Это связано с тем, что нет дополнительной информации, и нет никаких данных, доступных для отображения. Вы столкнетесь с этим особенно при выборе приложений Microsoft Store.

Если нужно заблокировать доступ к сети приложению, программе или сервису, выберите, а затем снимите с него флажок (для блокировки доступа к любой сети) или один из флажков справа (частная или публичная), в зависимости от типа сети.

Если нужно предоставить сетевой доступ приложению, программе или сервису, которые не имеют доступа в сеть, установите галочку рядом с ее именем и задайте тип сети.

По завершении настройки, для применения изменений не забудьте нажать кнопку «ОК».

Как добавить приложение или программу в разрешенный список

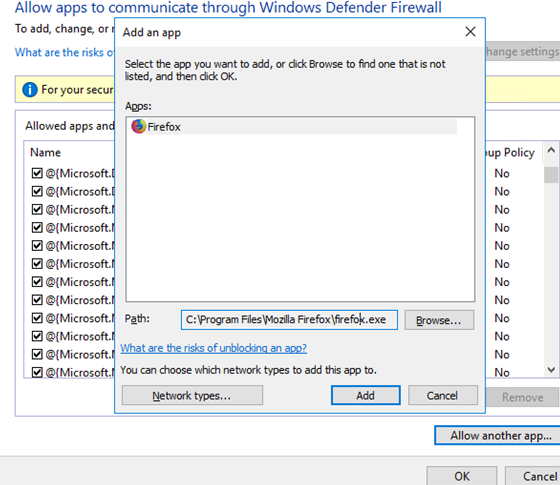

В редких случаях, когда приложение или программа, к которой вы хотите предоставить доступ к сети, не входят в этот список, но вы можете легко ее добавить. Во-первых, убедитесь, что список разрешенных приложений, программ и функций доступен для редактирования, используя процедуру, описанную в предыдущем разделе, затем нажмите «Разрешить другое приложение».

В окне «Добавление приложения» нажмите кнопку «Обзор», перейдите в ее месторасположение и выберите исполняемый файл, затем нажмите кнопку «Добавить».

Вернитесь к списку разрешенных объектов, программа, которую вы только что добавили теперь доступна.

Когда вы закончите добавлять программы и приложения, нажмите «ОК», чтобы применить свои настройки.

Как удалить приложение и программу из разрешенного списка

Вы также можете удалить приложения или настольные программы из списка разрешенных элементов. Когда вы удаляете программу, она становится заблокированной по умолчанию, и в следующий раз, когда вы используете ее, вы увидите всплывающее уведомление от брандмауэра, запрашивающее ваше одобрение для предоставления ему сетевого доступа.

Во-первых, убедитесь, что список разрешенных приложений, программ и функций доступен для редактирования, используя процедуру, ранее описанную в этой инструкции, затем выберите приложение или программу, которую вы хотите удалить, и нажмите «Удалить».

Появится запрос на подтверждение выбора, нажмите «Да», и выбранное приложение или программа будут удалены из списка элементов.

Нажмите «ОК», чтобы сохранить изменения.

Как включить или отключить брандмауэр Windows

Для включения или отключения брандмауэра, вы должны сначала открыть его, затем в левом столбце нажать ссылку: «Включение и отключение брандмауэра Защитника Windows».

Откроется окно «Настройка параметров для каждого типа сети». Здесь вы можете указать, как включать или выключать брандмауэр Windows: для частной сети, для общественной сети или для обоих типов сетей.

Например, вы можете отключить брандмауэр, когда подключены к доверенным частным сетям, таким которые находится в вашем доме и включить, когда вы подключены к ненадежным общественным сетям.

Если вы хотите включить его только для частных сетей, выберите «Включить брандмауэр Защитника Windows» в разделе «Параметры для частной сети». Если вы хотите включить его только для общественных сетей, выберите «Включить брандмауэр Защитника Windows» в разделе «Параметры для общественной сети». Если вы хотите включить его для всех типов сетей, выберите этот параметр в обоих разделах и нажмите «OK».

То же самое относится и к отключению брандмауэра. Выберите «Отключить брандмауэр Защитника Windows» в обоих разделах, или для типа сети, в которой вы не хотите его использовать. По завершении нажмите «ОК», чтобы изменения вступили в силу.

Продолжение следует…

В следующем руководстве мы подробно рассмотрим брандмауэр Windows 11 / 10 и узнаем, как использовать его в режиме повышенной безопасности.

Как включить защитный Брандмауэр в Windows 10 8 7

В операционной системе Windows разработчики предусмотрели встроенную утилиту, которая предназначена для защиты системы от вторжения и влияния на компьютер вредоносного программного обеспечения. Брандмауэр представляет собой стандартный аналог антивирусной программы. Многие рекомендуют использовать оба варианта параллельно, чтобы повысить уровень защиты персонального компьютера. Однако, зачастую данная служба мешает работе многих других программ или игр. В таких случаях пользователи отключают работу брандмауэра. В данной статье вы узнаете, как включить защитный брандмауэр в Windows 7, 8 и 10.

Отличается ли процедура запуска в зависимости от версии ПО

Вне зависимости от того, какую версию операционной системы Windows вы используете, процедура включения подразумевает одни и те же шаги. С выходом новых поколений ОС разработчики старались улучшить функционал службы, но визуальный интерфейс управления, команды и способы практически не менялись. Описанную в статье инструкцию вы сможете применить для каждой ОС новее XP.

Возможные способы

Запускаться брандмауэр может одним из следующих методов:

- Панель управления.

- Командная строка.

- Запуск службы через команду «Выполнить».

- Центр поддержки.

Рассмотрим каждый вариант в виде пошаговой инструкции.

Панель управления

Чтобы активировать защитную утилиту через Панель управления, воспользуйтесь нашими рекомендациями:

- Нажмите на иконку Пуск правой кнопкой мыши и выберите пункт «Панель управления». Также вы можете открыть нужное окно через само меню Пуск с помощью кнопки «Параметры».

- В открывшемся окне выберите иконку «Обновление и безопасность».

- В поисковой строке введите слово «брандмауэр» и выберите соответствующий раздел.

- В открывшемся окне переключите параметры на пункты со словом включить в самое верхнее положение, как это показано на представленном скриншоте. Обратите внимание, что держать службу отключенной крайне не рекомендуется. Особенно в том случае, если вы не пользуетесь дополнительными средствами защиты.

- После включения подтвердите изменение параметров кнопкой ОК .

Чтобы запущенный брандмауэр не конфликтовал с определенными программами, вы можете добавить их в список исключений. Сделать это можно следующим образом:

- В окне брандмауэра в левой колонке нажмите на раздел «Разрешение взаимодействия с приложением или компонентов в брандмауэре Windows».

- В новом окне отметьте галочкой те приложения, которые должны обмениваться информацией с защитником.

Если вариант с использованием Панели управления вам не подходит, то переходите к следующей инструкции.

Использование Командной строки

Чтобы воспользоваться этим методом, вы должны запустить Командную строку от имени администратора:

- Зайдите в поиск в меню Пуск. Впишите «cmd». Кликните правой кнопкой мыши и выберите пункт «Запустить от имени администратора».

- Также вы можете воспользоваться комбинацией клавиш Win + R . В окне «Выполнить» введите «cmd» и нажмите ОК .

После этого откроется Командная строка, в которую необходимо ввести следующий текст: netsh advfirewall set allprofiles state on

После этих действий служба будет запущена. Перейти в меню с включением брандмауэра можно с помощью команды «firewall.cpl» в программе «Выполнить». Система откроет окно, которое описано в первом методе.

Еще один простой метод

Здесь также задействована утилита «Выполнить». Рассмотрим последовательность действий:

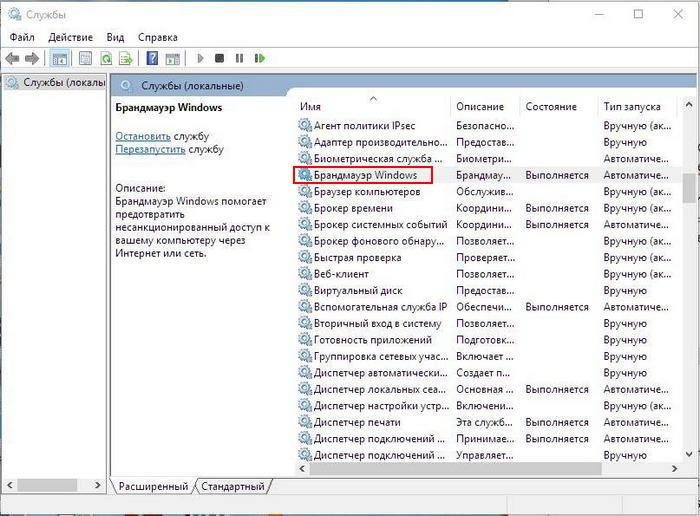

- Откройте окно с помощью комбинации клавиш Win + R и введите «services.msc». После этого на экране появится следующая программа.

- Кликните правой кнопкой мыши по найденной службе и выберите пункт «Запустить».

- Чтобы служба запускалась автоматически, щелкните правой клавишей мыши и выберите пункт «Свойства».

- Во вкладке «Общие» в поле «Тип запуска» выберите параметр «автоматически».

- Примените изменения кнопкой ОК .

Центр управления сетями и общим доступом

Еще один вариант попасть в меню управления брандмауэром:

- Нажмите на иконку сетевого подключения на панели меню Пуск правой кнопкой мыши.

- Далее выберите пункт «Центр управления сетями и общим доступом».

- Внизу открывшегося окна нажмите кнопку Брандмауэр Windows .

Возможные проблемы с запуском

Если вам не удалось активировать службу защиты, но раньше удавалось, ознакомьтесь с возможными решениями проблемы:

- Попробуйте отключить сторонний антивирус. Возможно, проблема скрывается в конфликте программного обеспечения.

- Проверьте систему на наличие вирусов. Вредоносное ПО может блокировать работу системных утилит.

- Перезагрузите ПК и попробуйте включить службу заново.

- Если служба не запускается и выдает ошибку, то необходимо скопировать ее код и посмотреть информацию в службе поддержки на официальном сайте (https://support.microsoft.com).

- Возможно, вам потребуется запустить сопутствующие службы, без которых работа брандмауэра невозможна при коде ошибки 0x8007042c:

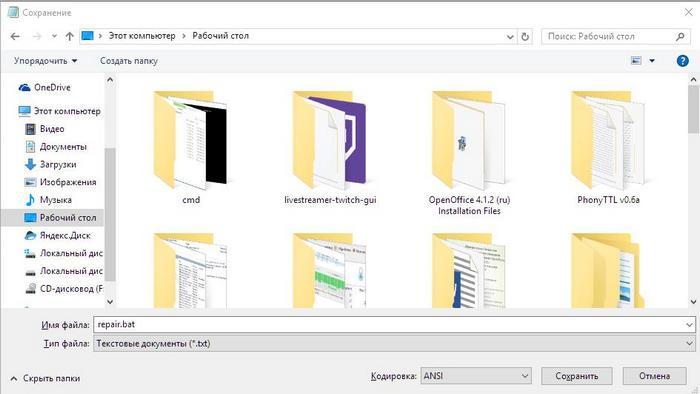

- Для этого откройте стандартный Блокнот любым удобным способом. После этого вставьте в файл следующий текст:

- Сохраните созданный файл на рабочем столе с названием repair и расширением .bat.

- Запустите файл от имени администратора.

- Для подтверждения действий нажмите клавишу Y.

- После завершения процесса снова попробуйте запустить службу. Если она заработала, то удалите созданный файл с рабочего стола.

Содержание

- Включи Защитник Windows брандмауэра с помощью расширенных мер безопасности и настройки поведения по умолчанию

- Чтобы включить Защитник Windows брандмауэр и настроить поведение по умолчанию

- Table of Contents:

- Что такое брандмауэр Защитника Windows в режиме повышенной безопасности?

- Что можно сделать с помощью брандмауэра Защитника Windows в режиме повышенной безопасности?

- Каковы входящие и исходящие правила?

- Каковы правила безопасности подключения?

- Какие правила вы хотите в брандмауэре Защитника Windows?

- Как сказать, когда вы читаете поддельные новости (и что с этим делать)

- Что это значит, когда телефон говорит, что набранный вами номер не принимает звонки в это время?

- Простые вопросы: что такое брандмауэр Windows и как его включить или выключить?

- Как настроить или отключить брандмауэр Windows 10 ⚙️🛡️💻 (Ноябрь 2022).

- Защитник Windows Брандмауэр с обзором развертывания advanced Security

- Об этом руководстве

- Что не предоставляется в этом руководстве

- Защитник Windows Брандмауэр с расширенным обеспечением безопасности

- Обзор Защитник Windows брандмауэра с расширенным обеспечением безопасности

- Описание компонента

- Практическое применение

- Защитник Windows Брандмауэр с руководством по разработке advanced Security

- Об этом руководстве

- В этом разделе

- Терминология, используемая в этом руководстве

Включи Защитник Windows брандмауэра с помощью расширенных мер безопасности и настройки поведения по умолчанию

Относится к:

Чтобы включить Защитник Windows брандмауэр с помощью advanced Security и настроить его поведение по умолчанию, используйте брандмауэр Защитник Windows с узлом Advanced Security в консоли управления групповой политикой.

Учетные данные администратора

Для выполнения этих процедур необходимо быть участником группы администраторов домена либо иметь делегированные разрешения на изменение объектов групповой политики.

Чтобы включить Защитник Windows брандмауэр и настроить поведение по умолчанию

В области сведений в разделе Обзор щелкните Свойства брандмауэра Защитника Windows.

Для каждого типа сетевого расположения (домен, частный, общий) выполните следующие действия.

Примечание: Указанные здесь действия указывают рекомендуемые значения для типичного развертывания. Используйте параметры, подходящие для разработки брандмауэра.

Щелкните вкладку, соответствующую типу сетевого расположения.

Изменение состояния брандмауэра на On (рекомендуется).

Изменение входящие подключения к блоку (по умолчанию).

Измените исходящие подключения, чтобы разрешить (по умолчанию).

Источник

Table of Contents:

ПРИМЕЧАНИЕ. Данное руководство охватывает Windows 10, Windows 7 и Windows 8.1. Если вы не знаете версию Windows, которая у вас есть, прочитайте это руководство: Какую версию Windows я установил?

Что такое брандмауэр Защитника Windows в режиме повышенной безопасности?

Что можно сделать с помощью брандмауэра Защитника Windows в режиме повышенной безопасности?

Брандмауэр Защитника Windows в режиме повышенной безопасности обеспечивает следующие преимущества:

Каковы входящие и исходящие правила?

Для обеспечения необходимой безопасности брандмауэр Защитника Windows имеет стандартный набор правил для входящих и исходящих сообщений, которые включаются в зависимости от расположения подключенной сети.

Правила входящего трафика применяются к трафику, который поступает из сети и Интернета на ваш компьютер или устройство с Windows. Исходящие правила применяются к трафику с вашего компьютера в сеть или Интернет.

Эти правила можно настроить так, чтобы они были специфичны для компьютеров, пользователей, программ, служб, портов или протоколов. Вы также можете указать, к какому типу сетевого адаптера (например, беспроводной, кабельный, виртуальная частная сеть) или к профилю пользователя он применяется.

В брандмауэре Защитника Windows с расширенной безопасностью вы можете получить доступ ко всем правилам и редактировать их свойства. Все, что вам нужно сделать, это щелкнуть или коснуться соответствующего раздела на левой панели.

Если вы хотите узнать больше о конкретном правиле и увидеть его свойства, щелкните правой кнопкой мыши по нему и выберите « Свойства» или выберите его и нажмите « Свойства» в столбце справа, в котором перечислены действия, доступные для вашего выбора.

Дополнительные сведения об управлении этими правилами см. В разделе «Как добавлять и управлять правилами в брандмауэре Windows в режиме повышенной безопасности».

Каковы правила безопасности подключения?

Правила безопасности соединения используются для защиты трафика между двумя компьютерами, когда он пересекает сеть. Одним примером будет правило, которое определяет, что соединения между двумя конкретными компьютерами должны быть зашифрованы. Эти правила определяют, как и когда компьютеры проходят проверку подлинности с использованием IPsec (Internet Security Protocol).

Хотя входящие или исходящие правила применяются только к одному компьютеру, правила безопасности подключения требуют, чтобы на обоих компьютерах были определены и включены одинаковые правила. Если вы хотите узнать, есть ли какие-либо такие правила на вашем компьютере, щелкните или нажмите «Правила безопасности подключения» на панели слева. По умолчанию такие правила не определены на компьютерах и устройствах Windows. Они обычно используются в бизнес-среде, и сетевой администратор устанавливает такие правила.

Брандмауэр Защитника Windows в режиме повышенной безопасности также включает некоторые функции мониторинга. В разделе « Мониторинг » вы можете найти следующую информацию: активные правила брандмауэра (как входящие, так и исходящие), активные правила безопасности подключений и наличие активных ассоциаций безопасности.

Следует отметить, что в разделе « Мониторинг » отображаются только активные правила для текущего сетевого расположения. Если есть правила, которые включаются для других сетевых расположений, вы не увидите их в этом разделе.

Какие правила вы хотите в брандмауэре Защитника Windows?

Как сказать, когда вы читаете поддельные новости (и что с этим делать)

Беспокоитесь о распространении ложной информации среди друзей, семьи и совершенно незнакомых людей? Вот как выявлять, избегать и опровергать поддельные новости.

Что это значит, когда телефон говорит, что набранный вами номер не принимает звонки в это время?

Простые вопросы: что такое брандмауэр Windows и как его включить или выключить?

Что такое брандмауэр Windows? Какова его роль в Windows? Как это защищает? Что брандмауэр Windows не может сделать? Как включить или отключить?

Как настроить или отключить брандмауэр Windows 10 ⚙️🛡️💻 (Ноябрь 2022).

Источник

Защитник Windows Брандмауэр с обзором развертывания advanced Security

Относится к:

Брандмауэр Защитник Windows с помощью оснастки advanced Security MMC с устройствами, работающими по крайней мере Windows Vista или Windows Server 2008, чтобы защитить устройства и данные, которые они делятся по сети.

Брандмауэр Защитник Windows для управления доступом к устройству из сети. Можно создавать правила, которые позволяют или блокируют сетевой трафик в любом направлении в зависимости от бизнес-требований. Кроме того, можно создать правила безопасности подключения к IPsec, чтобы защитить данные при их перемещениях по сети с устройства на устройство.

Об этом руководстве

Это руководство предназначено для использования системных администраторов и системных инженеров. Он содержит подробные рекомендации по развертыванию брандмауэра Защитник Windows с расширенным дизайном безопасности, выбранным вами или специалистом по инфраструктуре или системным архитектором в вашей организации.

Начните с проверки сведений в Планировании развертывания брандмауэра Защитник Windows с помощью advanced Security.

Если вы еще не выбрали дизайн, рекомендуем подождать, чтобы следовать инструкциям в этом руководстве до тех пор, пока вы не рассмотрели параметры дизайна в брандмауэре Защитник Windows с расширенным руководством по разработке безопасности и выбрали наиболее подходящий для вашей организации.

После выбора дизайна и сбора необходимых сведений о зонах (изоляции, границе и шифровании), операционных системах для поддержки и других деталях, вы можете использовать это руководство для развертывания брандмауэра Защитник Windows с расширенным дизайном безопасности в производственной среде. В этом руководстве описаны действия по развертыванию любого из следующих основных проектов, описанных в руководстве по проектированию:

Используйте контрольные списки в реализации брандмауэра Защитник Windows с расширенным планом разработки безопасности, чтобы определить, как наилучшим образом использовать инструкции в этом руководстве для развертывания конкретной конструкции.

Рекомендуется использовать методы, задокументированные в этом руководстве, только для GPOs, которые должны быть развернуты на большинстве устройств в организации, и только в том случае, если иерархия OU в домене Active Directory не соответствует потребностям развертывания этих ГОП. Эти характеристики типичны для GPOs для сценариев изоляции серверов и доменов, но не являются типичными для большинства других GPOs. Когда иерархия OU поддерживает его, разверни GPO, соединив его с самым низким уровнем OU, который содержит все учетные записи, к которым применяется GPO.

В среде крупных предприятий с сотнями или тысячами GPOs использование этого метода с слишком большим количеством ГПУ может привести к использованию учетных записей пользователей или устройств, которые являются членами чрезмерного числа групп; это может привести к проблемам с подключением к сети, если превышены ограничения сетевого протокола.

Что не предоставляется в этом руководстве

В этом руководстве не предоставляется:

Руководство по созданию правил брандмауэра для определенных сетевых приложений. Дополнительные сведения см. в Параметры для базовой политики брандмауэра в брандмауэре Защитник Windows с расширенным руководством по разработке безопасности.

Руководство по настройке служб домена Active Directory (AD DS) для поддержки групповой политики.

Руководство по настройке органов сертификации (CAs) для создания сертификатов для проверки подлинности на основе сертификатов.

Дополнительные сведения о брандмауэре Защитник Windows с расширенным обеспечением см. в Защитник Windows брандмауэра с расширенным обзором безопасности.

Источник

Защитник Windows Брандмауэр с расширенным обеспечением безопасности

Относится к:

Это обзор функций брандмауэра Защитник Windows с расширенными функциями безопасности (WFAS) и безопасности протокола Интернета (IPsec).

Обзор Защитник Windows брандмауэра с расширенным обеспечением безопасности

Защитник Windows Брандмауэр в Windows 8, Windows 7, Windows Vista, Windows Server 2012, Windows Server 2008 и Windows Server 2008 R2 — это государственный межсетевой брандмауэр, который помогает обеспечить безопасность устройства, позволяя создавать правила, определяющие, из каких сетевых трафика разрешен вход на устройство. сети и сетевой трафик, который устройство может отправлять в сеть. Защитник Windows Брандмауэр также поддерживает безопасность протокола Интернета (IPsec), которую можно использовать для необходимости проверки подлинности с любого устройства, пытающееся связаться с устройством. При необходимости проверки подлинности устройства, которые не могут быть аутентификацией как доверенные устройства, не могут взаимодействовать с вашим устройством. Вы также можете использовать IPsec, чтобы потребовать шифрования определенного сетевого трафика, чтобы предотвратить его чтение анализаторами сетевых пакетов, которые могут быть присоединены к сети вредоносным пользователем.

Брандмауэр Защитник Windows с оснасткой MMC advanced security MMC является более гибким и обеспечивает гораздо больше функций, чем интерфейс брандмауэра Защитник Windows, который содержится в панели управления. Оба интерфейса взаимодействуют с одними и теми же службами, но обеспечивают различные уровни контроля над этими службами. Хотя Защитник Windows панель управления брандмауэром может защитить одно устройство в домашней среде, она не обеспечивает достаточное количество функций централизованного управления или безопасности, чтобы обеспечить более сложный сетевой трафик, найденный в типичной корпоративной среде бизнеса.

Описание компонента

Защитник Windows Брандмауэр с расширенным обеспечением безопасности является важной частью многоуровневой модели безопасности. Обеспечивая фильтрацию сетевого трафика на основе хостов для устройства, Защитник Windows брандмауэр блокирует несанкционированный сетевой трафик, который втекает в локальное устройство или выходит из него. Защитник Windows Брандмауэр также работает с сетевой осведомленности, чтобы можно было применять параметры безопасности, соответствующие типам сетей, к которым подключено устройство. Защитник Windows Параметры конфигурации брандмауэра и безопасности протоколов Интернета (IPsec) интегрированы в единую консоль управления Microsoft (MMC) с именем Защитник Windows Брандмауэр, поэтому брандмауэр Защитник Windows также является важной частью стратегии изоляции сети.

Практическое применение

Чтобы помочь решить проблемы безопасности организации сети, Защитник Windows Брандмауэр предлагает следующие преимущества:

Снижает риск угроз сетевой безопасности. Защитник Windows Брандмауэр уменьшает поверхность атаки устройства, обеспечивая дополнительный уровень для глубокой модели защиты. Уменьшение поверхности атаки устройства повышает управляемость и снижает вероятность успешной атаки.

Защита конфиденциальных данных и интеллектуальной собственности. Благодаря своей интеграции с IPsec Защитник Windows Брандмауэр предоставляет простой способ обеспечения проверки подлинности и межсетевых коммуникаций. Это обеспечивает масштабируемый многоуровневый доступ к доверенным сетевым ресурсам, помогая обеспечить целостность данных и необязательно помогая защищать конфиденциальность данных.

Расширяет значение существующих инвестиций. Поскольку Защитник Windows брандмауэр является брандмауэром на основе хостов, который включен в операционную систему, не требуется дополнительное оборудование или программное обеспечение. Защитник Windows Брандмауэр также разработан, чтобы дополнить существующие решения сетевой безопасности не Microsoft с помощью документированного интерфейса программирования приложений (API).

Источник

Защитник Windows Брандмауэр с руководством по разработке advanced Security

Относится к:

Защитник Windows Брандмауэр с advanced Security — это хост-брандмауэр, который помогает защитить устройство двумя способами. Во-первых, он может фильтровать сетевой трафик, разрешенный для входа в устройство из сети, а также управлять сетевым трафиком, который устройство может отправлять в сеть. Во-вторых Защитник Windows брандмауэр поддерживает IPsec, что позволяет требовать проверки подлинности с любого устройства, пытающееся взаимодействовать с устройством. При необходимости проверки подлинности устройства, которые не могут проверить подлинность, не могут взаимодействовать с вашим устройством. С помощью IPsec можно также зашифровать определенный сетевой трафик, чтобы предотвратить его чтение или перехват во время транзита между устройствами.

Интерфейс брандмауэра Защитник Windows гораздо более гибкий, чем пользовательский интерфейс, найденный в панели управления брандмауэром Защитник Windows брандмауэра. Они взаимодействуют с одними и теми же службами, но обеспечивают различные уровни контроля над этими службами. Хотя панель управления Защитник Windows брандмауэра отвечает требованиям для защиты одного устройства в домашней среде, она не обеспечивает достаточное количество функций централизованного управления или безопасности, чтобы обеспечить более сложный сетевой трафик, найденный в типичной корпоративной среде бизнеса.

Об этом руководстве

В этом руководстве содержится рекомендация по выбору или созданию дизайна для развертывания брандмауэра Защитник Windows в корпоративной среде. В руководстве описываются некоторые общие цели использования брандмауэра Защитник Windows брандмауэра, а затем помогают составить карту целей, применимых к вашему сценарию, к проектам, представленным в этом руководстве.

Это руководство предназначено для ИТ-специалистов, которым была назначена задача развертывания брандмауэра и технологий IPsec в сети организации для достижения целей безопасности организации.

Защитник Windows Брандмауэр должен быть частью комплексного решения по безопасности, которое реализует различные технологии безопасности, такие как брандмауэры периметра, системы обнаружения вторжений, виртуальная частная сеть (VPN), проверка подлинности IEEE 802.1X для беспроводных и проводных подключений, а также правила безопасности подключения IPsec.

Чтобы успешно использовать это руководство, необходимо хорошо понимать возможности, предоставляемые брандмауэром Защитник Windows, и как доставить параметры конфигурации на управляемые устройства с помощью групповой политики в Active Directory.

Вы можете использовать цели реализации для формирования одного из Защитник Windows брандмауэра с расширенными конструкциями безопасности или настраиваемого дизайна, который объединяет элементы из представленных здесь:

Базовый дизайн политики брандмауэра. Ограничивает сетевой трафик на устройствах только тем, которые необходимы и разрешены.

Разработка политики изоляции домена. Не позволяет устройствам, которые являются членами домена, получать нежелательный сетевой трафик с устройств, которые не являются членами домена. Дополнительные «зоны» можно установить для поддержки специальных требований некоторых устройств, таких как:

«Зона границ» для устройств, которые должны иметь возможность получать запросы с не изолированных устройств.

«Зона шифрования» для устройств, которые хранят конфиденциальные данные, которые должны быть защищены при передаче сети.

Разработка политики изоляции сервера. Ограничивает доступ к серверу только ограниченной группе авторизованных пользователей и устройств. Обычно настраивается как зона в дизайне изоляции домена, но также может быть настроена как автономный дизайн, обеспечивая многие преимущества изоляции домена для небольшого набора устройств.

Разработка политики изоляции на основе сертификатов. Этот дизайн является дополнением к обоим предыдущим двум проектам и поддерживает все их возможности. Он использует криптографические сертификаты, развернутые на клиентах и серверах для проверки подлинности, вместо проверки подлинности Kerberos V5, используемой по умолчанию в Active Directory. Это позволяет устройствам, которые не являются частью домена Active Directory, например устройствам, работающим с операционными системами, Windows, участвовать в решении изоляции.

В дополнение к описаниям и примеру для каждого проекта вы найдете рекомендации по сбору необходимых данных об окружающей среде. Затем можно использовать эти рекомендации для планирования и разработки брандмауэра Защитник Windows с помощью развертывания advanced Security. После прочтания этого руководства и завершения сбора, документирования и сопоставления требований организации у вас есть сведения, которые необходимо приступить к развертыванию брандмауэра Защитник Windows с помощью руководства в брандмауэре Защитник Windows с помощью руководства по развертыванию расширенных систем безопасности.

Вы можете найти брандмауэр Защитник Windows с расширенным руководством по развертыванию безопасности в этих местах:

(Загружаемый документ Word)

В этом разделе

| Статья | Описание |

|---|---|

| Понимание брандмауэра Защитник Windows с расширенным процессом разработки безопасности | Узнайте, как начать работу с брандмауэром Защитник Windows с помощью процесса разработки advanced Security. |

| Определение брандмауэра Защитник Windows с расширенными целями развертывания безопасности | Узнайте, как определить брандмауэр Защитник Windows с целями реализации advanced Security. |

| Сопоставление целей развертывания с брандмауэром Защитник Windows с расширенным дизайном безопасности | После завершения проверки существующего брандмауэра Защитник Windows с целями реализации advanced Security и определения целей, важных для конкретного развертывания, можно сопостерить эти цели с определенным брандмауэром Защитник Windows с расширенным дизайном безопасности. |

| Разработка брандмауэра Защитник Windows с помощью расширенных стратегий безопасности | Чтобы выбрать наиболее эффективный проект для защиты сети, необходимо потратить время на сбор ключевых сведений о текущей компьютерной среде. |

| Планирование брандмауэра Защитник Windows с помощью advanced Security Design | После сбора соответствующих сведений в предыдущих разделах и понимания основ конструкций, описанных ранее в этом руководстве, можно выбрать дизайн (или сочетание проектов), которые соответствуют вашим потребностям. |

| Приложение A. Пример файлов шаблонов GPO для параметров, используемых в этом руководстве | XML-файл, содержащий настраиваемые настройки реестра, можно импортировать в объект групповой политики (GPO) с помощью функции Preferences консоли управления групповой политикой (GPMC). |

Терминология, используемая в этом руководстве

В следующей таблице определяются термины, используемые в этом руководстве.

Источник

Во всех версиях Windows, начиная с Windows XP, присутствует встроенный брандмауэр, который можно использовать для защиты операционной системы и фильтрации сетевого трафика. По своему функционалу и возможностям он не уступает многим сторонним коммерческим программным межсетевым экранам: позволяет ограничить доступ к компьютеру из внешней сети, а также разрешить или заблокировать доступ в Интернет для различных приложений. В Windows 10 1709 встроенный брандмауэре называется Windows Defender Firewall with Advanced Security. В этой статье мы покажем, как настроить брандмауэр Windows Defender в Windows 10.

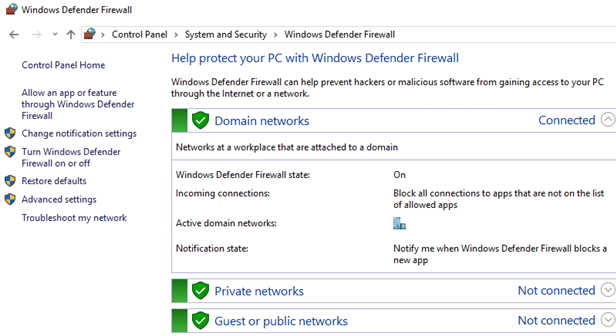

Чтобы открыть панель настройки Windows Defender Firewall, откройте классическую Панель управления (Control Panel) и перейдите в раздел System and Security -> Windows Defender Firewall. На скриншоте ниже видно, что Windows Defender Firewall включен и защищает ваш компьютер.

Чтобы полностью включить/отключить Firewall в Windows 10 используется кнопка Turn Windows Defender Firewall on or off.

Совет. Также вы можете включить/отключить брандмауэр Windows с помощью PowerShell или такими командами:

netsh advfirewall set allprofiles state off

или

netsh advfirewall set allprofiles state on

Если вы некорректно настроили правила в брандмауэре защитника Windows, и полностью заблокировали сетевой доступ для одной программы или операционной системы, можно сбросить все ваши настройки с помощью кнопки Restore defaults.

Обратите внимание что в Windows Defender Firewall есть три сетевых профиля:

- Domain profile – используется, если компьютер присоединен к доменной сети Active Directory;

- Private profile – профиль для частной сети, в которой вы хотите разрешить обнаруживать ваш другими устройствами, и разрешить общий доступ к файлам и принтерам;

- Public (Guest) profile – настройки этого профиля максимально ограничивают доступ к вашему компьютеру из сети и его обнаружения. Этот профиль используется в общедоступных местах, где вы не доверяете другим устройствам в сети (гостиница, аэропорт, кафе)

Сетевой профиль брандмауэра выбирается пользователем при первом подключении к новой сети или назначается автоматически (в случае домена).

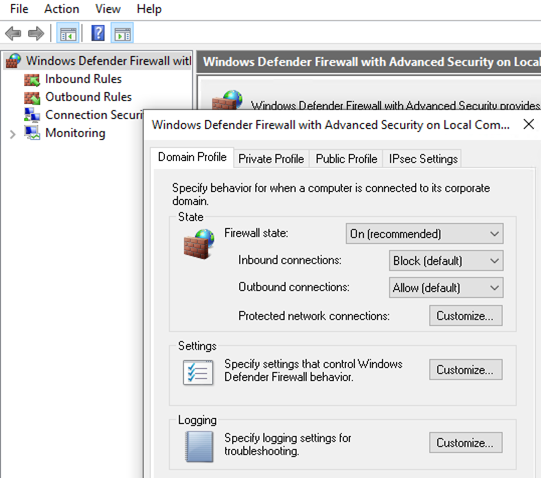

Чтобы разрешить или заблокировать входящее/исходящее подключение для конкретного профиля, нажмите Advanced Setting, щелкните провой кнопкой по корню Windows Defender Firewall with Advanced Security -> Properties.

Вы можете управлять настройками каждого профиля на отдельной вкладке.

Обратите внимание, что по-умолчанию Windows Defender Firewall в Windows 10 блокирует все входящие подключения и разрешает все исходящие.

Если вы хотите полностью заблокировать доступ в Интернет с вашего компьютера, на всех трех вкладка выберите Outbound Connection -> Block. При этом исходящие подключения будут запрещены для всех программ, кроме разрешенных (в Windows 10 есть несколько преднастроенных правил для системных процессов: доступ к Windows Updates, Windows Store, обновление антивирусных баз Windows Defender и т.д.)

Попробуем добавить браузер Mozilla Firefox в список разрешенных программ.

Нажмите на кнопку Allow an app or feature through Windows Defender Firewall в левой панели. Появится список разрешенных приложений и служб Windows. Чтобы добавить новое приложение, нажмите Allow another app.

С помощью кнопки Browse укажите исполняемый файл прилежания, которому нужно разрешить доступ в Интернет. Я выбрал исполняемый файл браузера C:Program FilesMozilla Firefoxfirefox.exe

Нажмите OK и на следующей вкладке выберите, для каких сетевых профилей должно быть активно данное правило.

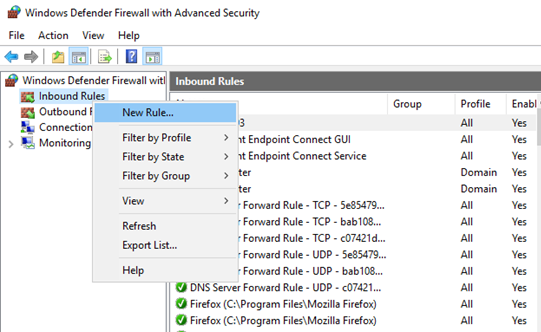

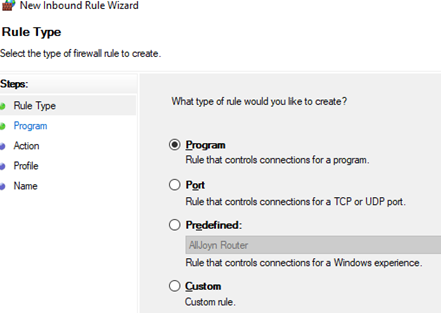

Более тонко вы можете настроить правила Windows Defender Firewall из консоли wf.msc. Здесь вы можете создать отдельные разрешающие или запрещающие правила для конкретной программы, протокола (TCP/UDP/ICMP/IPsec), IP адреса или номера порта.

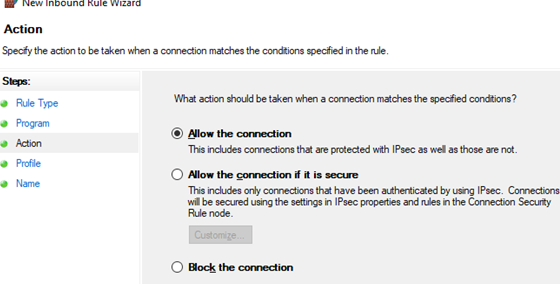

Чтобы создать новое правило для исходящего трафика, щелкните правой кнопкой по Inbound rules -> New Rule.

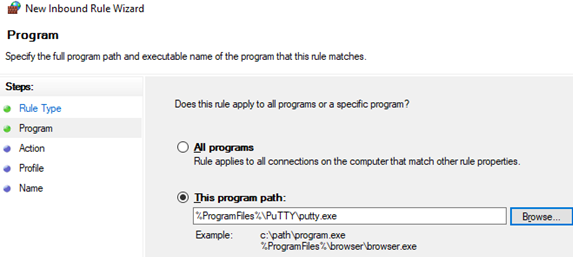

Далее следуйте простому мастеру, который поможет создать новое собственное правило в брандмауэре Windows.

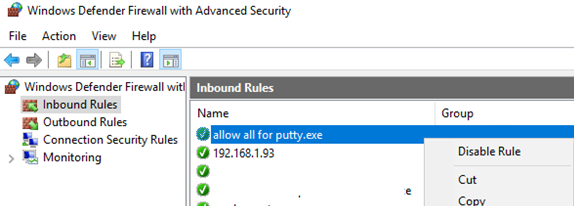

В этом примере я разрешил исходящие подключения для putty.exe.

Выберите Allow the connection и укажите имя правила.

Новое правило появится в консоли Inbound rules. Вы можете отключить его через контекстное меню Disable rule. При этом правило не удаляется, а становится неактивным (его цвет сменится с зеленый на серый).

| title | description | ms.prod | ms.localizationpriority | author | manager | ms.topic | ms.date | ms.reviewer | ms.author | ms.technology | appliesto | |||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

|

Windows Defender Firewall with Advanced Security Administration with Windows PowerShell (Windows) |

Windows Defender Firewall with Advanced Security Administration with Windows PowerShell |

windows-client |

medium |

paolomatarazzo |

aaroncz |

conceptual |

09/08/2021 |

jekrynit |

paoloma |

itpro-security |

|

Windows Defender Firewall with Advanced Security Administration with Windows PowerShell

The Windows Defender Firewall with Advanced Security Administration with Windows PowerShell Guide provides essential scriptlets for automating Windows Defender Firewall management. It’s designed for IT pros, system administrators, IT managers, and others who use and need to automate Windows Defender Firewall management in Windows.

You can use Windows PowerShell to manage your firewall and IPsec deployments. This object-oriented scripting environment will make it easier for you to manage policies and monitor network conditions than was possible in netsh. Windows PowerShell allows network settings to be self-discoverable through the syntax and parameters in each of the cmdlets. This guide demonstrates how common tasks were performed in netsh and how you can use Windows PowerShell to accomplish them.

In future versions of Windows, Microsoft might remove the netsh functionality for Windows Defender Firewall. Microsoft recommends that you transition to Windows PowerShell if you currently use netsh to configure and manage Windows Defender Firewall.

Windows PowerShell and netsh command references are at the following locations.

- Netsh Commands for Windows Defender Firewall

Scope

This guide doesn’t teach you the fundamentals of Windows Defender Firewall, which can be found in Windows Defender Firewall. It doesn’t teach the fundamentals of Windows PowerShell, and it assumes that you’re familiar with the Windows PowerShell language and the basic concepts of Windows PowerShell. For more info about Windows PowerShell concepts and usage, see the reference topics in the Additional resources section of this guide.

Audience and user requirements

This guide is intended for IT pros, system administrators, and IT managers, and it assumes that you’re familiar with Windows Defender Firewall, the Windows PowerShell language, and the basic concepts of Windows PowerShell.

In this topic

| Section | Description |

|---|---|

| Set profile global defaults | Enable and control firewall behavior |

| Deploy basic firewall rules | How to create, modify, and delete firewall rules |

| Manage Remotely | Remote management by using -CimSession |

| Deploy basic IPsec rule settings | IPsec rules and associated parameters |

| Deploy secure firewall rules with IPsec | Domain and server isolation |

| Other resources | More information about Windows PowerShell |

Set profile global defaults

Global defaults set the device behavior in a per-profile basis. Windows Defender Firewall supports Domain, Private, and Public profiles.

Enable Windows Defender Firewall with Advanced Security

Windows Defender Firewall drops traffic that doesn’t correspond to allowed unsolicited traffic, or traffic that is sent in response to a request by the device. If you find that the rules you create aren’t being enforced, you may need to enable Windows Defender Firewall. Here’s how to enable Windows Defender Firewall on a local domain device:

Netsh

netsh advfirewall set allprofiles state on

Windows PowerShell

Set-NetFirewallProfile -Profile Domain,Public,Private -Enabled True

Control Windows Defender Firewall with Advanced Security behavior

The global default settings can be defined through the command-line interface. These modifications are also available through the Windows Defender Firewall with Advanced Security console.

The following scriptlets set the default inbound and outbound actions, specifies protected network connections, and allows notifications to be displayed to the user when a program is blocked from receiving inbound connections. It allows unicast response to multicast or broadcast network traffic, and it specifies logging settings for troubleshooting.

Netsh

netsh advfirewall set allprofiles firewallpolicy blockinbound,allowoutbound netsh advfirewall set allprofiles settings inboundusernotification enable netsh advfirewall set allprofiles settings unicastresponsetomulticast enable netsh advfirewall set allprofiles logging filename %SystemRoot%System32LogFilesFirewallpfirewall.log

Windows PowerShell

Set-NetFirewallProfile -DefaultInboundAction Block -DefaultOutboundAction Allow –NotifyOnListen True -AllowUnicastResponseToMulticast True –LogFileName %SystemRoot%System32LogFilesFirewallpfirewall.log

Disable Windows Defender Firewall with Advanced Security

Microsoft recommends that you don’t disable Windows Defender Firewall because you lose other benefits provided by the service, such as the ability to use Internet Protocol security (IPsec) connection security rules, network protection from attacks that employ network fingerprinting, Windows Service Hardening, and boot time filters.

Disabling Windows Defender Firewall with Advanced Security can also cause problems, including:

- Start menu can stop working

- Modern applications can fail to install or update

- Activation of Windows via phone fails

- Application or OS incompatibilities that depend on Windows Defender Firewall

Microsoft recommends disabling Windows Defender Firewall only when installing a third-party firewall, and resetting Windows Defender Firewall back to defaults when the third-party software is disabled or removed.

If disabling Windows Defender Firewall is required, don’t disable it by stopping the Windows Defender Firewall service (in the Services snap-in, the display name is Windows Defender Firewall and the service name is MpsSvc).

Stopping the Windows Defender Firewall service isn’t supported by Microsoft.

Non-Microsoft firewall software can programmatically disable only the parts of Windows Defender Firewall that need to be disabled for compatibility.

You shouldn’t disable the firewall yourself for this purpose.

The proper method to disable the Windows Defender Firewall is to disable the Windows Defender Firewall Profiles and leave the service running.

Use the following procedure to turn off the firewall, or disable the Group Policy setting Computer Configuration|Administrative Templates|Network|Network Connections|Windows Defender Firewall|Domain Prolfile|Windows Defender Firewall:Protect all network connections.

For more information, see Windows Defender Firewall with Advanced Security deployment guide.

The following example disables Windows Defender Firewall for all profiles.

Set-NetFirewallProfile -Profile Domain,Public,Private -Enabled False

Deploy basic firewall rules

This section provides scriptlet examples for creating, modifying, and deleting firewall rules.

Create firewall rules

Adding a firewall rule in Windows PowerShell looks a lot like it did in Netsh, but the parameters and values are specified differently.

Here’s an example of how to allow the Telnet application to listen on the network. This firewall rule is scoped to the local subnet by using a keyword instead of an IP address. Just like in Netsh, the rule is created on the local device, and it becomes effective immediately.

Netsh

netsh advfirewall firewall add rule name="Allow Inbound Telnet" dir=in program= %SystemRoot%System32tlntsvr.exe remoteip=localsubnet action=allow

Windows PowerShell

New-NetFirewallRule -DisplayName “Allow Inbound Telnet” -Direction Inbound -Program %SystemRoot%System32tlntsvr.exe -RemoteAddress LocalSubnet -Action Allow

The following scriptlet shows how to add a basic firewall rule that blocks outbound traffic from a specific application and local port to a Group Policy Object (GPO) in Active Directory. In Windows PowerShell, the policy store is specified as a parameter within the New-NetFirewall cmdlet. In Netsh, you must first specify the GPO that the commands in a Netsh session should modify. The commands you enter are run against the contents of the GPO, and the execution remains in effect until the Netsh session is ended or until another set store command is executed.

Here, domain.contoso.com is the name of your Active Directory Domain Services (AD DS), and gpo_name is the name of the GPO that you want to modify. Quotation marks are required if there are any spaces in the GPO name.

Netsh

netsh advfirewall set store gpo=domain.contoso.comgpo_name netsh advfirewall firewall add rule name="Block Outbound Telnet" dir=out program=%SystemRoot%System32telnet.exe protocol=tcp localport=23 action=block

Windows PowerShell

New-NetFirewallRule -DisplayName “Block Outbound Telnet” -Direction Outbound -Program %SystemRoot%System32tlntsvr.exe –Protocol TCP –LocalPort 23 -Action Block –PolicyStore domain.contoso.comgpo_name

GPO Caching

To reduce the burden on busy domain controllers, Windows PowerShell allows you to load a GPO to your local session, make all your changes in that session, and then save it back at all once.

The following command performs the same actions as the previous example (by adding a Telnet rule to a GPO), but we do so by applying GPO caching in PowerShell. Changing the GPO by loading it onto your local session and using the -GPOSession parameter aren’t supported in Netsh

Windows PowerShell

$gpo = Open-NetGPO –PolicyStore domain.contoso.comgpo_name New-NetFirewallRule -DisplayName “Block Outbound Telnet” -Direction Outbound -Program %SystemRoot%System32telnet.exe –Protocol TCP –LocalPort 23 -Action Block –GPOSession $gpo Save-NetGPO –GPOSession $gpo

This command doesn’t batch your individual changes, it loads and saves the entire GPO at once. So if any other changes are made by other administrators, or in a different Windows PowerShell window, saving the GPO overwrites those changes.

Modify an existing firewall rule

When a rule is created, Netsh and Windows PowerShell allow you to change rule properties and influence, but the rule maintains its unique identifier (in Windows PowerShell, this identifier is specified with the -Name parameter).

For example, you could have a rule Allow Web 80 that enables TCP port 80 for inbound unsolicited traffic. You can change the rule to match a different remote IP address of a Web server whose traffic will be allowed by specifying the human-readable, localized name of the rule.

Netsh

netsh advfirewall firewall set rule name="Allow Web 80" new remoteip=192.168.0.2

Windows PowerShell

Set-NetFirewallRule –DisplayName “Allow Web 80” -RemoteAddress 192.168.0.2

Netsh requires you to provide the name of the rule for it to be changed and we don’t have an alternate way of getting the firewall rule. In Windows PowerShell, you can query for the rule using its known properties.

When you run Get-NetFirewallRule, you may notice that common conditions like addresses and ports don’t appear. These conditions are represented in separate objects called Filters. As shown before, you can set all the conditions in New-NetFirewallRule and Set-NetFirewallRule. If you want to query for firewall rules based on these fields (ports, addresses, security, interfaces, services), you’ll need to get the filter objects themselves.

You can change the remote endpoint of the Allow Web 80 rule (as done previously) using filter objects. Using Windows PowerShell, you query by port using the port filter, then assuming other rules exist affecting the local port, you build with further queries until your desired rule is retrieved.

In the following example, we assume the query returns a single firewall rule, which is then piped to the Set-NetFirewallRule cmdlet utilizing Windows PowerShell’s ability to pipeline inputs.

Windows PowerShell

Get-NetFirewallPortFilter | ?{$_.LocalPort -eq 80} | Get-NetFirewallRule | ?{ $_.Direction –eq “Inbound” -and $_.Action –eq “Allow”} | Set-NetFirewallRule -RemoteAddress 192.168.0.2

You can also query for rules using the wildcard character. The following example returns an array of firewall rules associated with a particular program. The elements of the array can be modified in subsequent Set-NetFirewallRule cmdlets.

Windows PowerShell

Get-NetFirewallApplicationFilter -Program "*svchost*" | Get-NetFirewallRule

Multiple rules in a group can be simultaneously modified when the associated group name is specified in a Set command. You can add firewall rules to specified management groups in order to manage multiple rules that share the same influences.

In the following example, we add both inbound and outbound Telnet firewall rules to the group Telnet Management. In Windows PowerShell, group membership is specified when the rules are first created so we re-create the previous example rules. Adding rules to a custom rule group isn’t possible in Netsh.

Windows PowerShell

New-NetFirewallRule -DisplayName “Allow Inbound Telnet” -Direction Inbound -Program %SystemRoot%System32tlntsvr.exe -RemoteAddress LocalSubnet -Action Allow –Group “Telnet Management” New-NetFirewallRule -DisplayName “Block Outbound Telnet” -Direction Outbound -Program %SystemRoot%System32tlntsvr.exe -RemoteAddress LocalSubnet -Action Allow –Group “Telnet Management”

If the group isn’t specified at rule creation time, the rule can be added to the rule group using dot notation in Windows PowerShell. You can’t specify the group using Set-NetFirewallRule since the command allows querying by rule group.

Windows PowerShell

$rule = Get-NetFirewallRule -DisplayName “Allow Inbound Telnet” $rule.Group = “Telnet Management” $rule | Set-NetFirewallRule

With the help of the Set command, if the rule group name is specified, the group membership isn’t modified but rather all rules of the group receive the same modifications indicated by the given parameters.

The following scriptlet enables all rules in a predefined group containing remote management influencing firewall rules.

Netsh

netsh advfirewall firewall set rule group="Windows Defender Firewall remote management" new enable=yes

Windows PowerShell

Set-NetFirewallRule -DisplayGroup “Windows Defender Firewall Remote Management” –Enabled True

There’s also a separate Enable-NetFirewallRule cmdlet for enabling rules by group or by other properties of the rule.

Windows PowerShell

Enable-NetFirewallRule -DisplayGroup “Windows Defender Firewall Remote Management” -Verbose

Delete a firewall rule

Rule objects can be disabled so that they’re no longer active. In Windows PowerShell, the Disable-NetFirewallRule cmdlet will leave the rule on the system, but put it in a disabled state so the rule no longer is applied and impacts traffic. A disabled firewall rule can be re-enabled by Enable-NetFirewallRule. This cmdlet is different from the Remove-NetFirewallRule, which permanently removes the rule definition from the device.

The following cmdlet deletes the specified existing firewall rule from the local policy store.

Netsh

netsh advfirewall firewall delete rule name=“Allow Web 80”

Windows PowerShell

Remove-NetFirewallRule –DisplayName “Allow Web 80”

Like with other cmdlets, you can also query for rules to be removed. Here, all blocking firewall rules are deleted from the device.

Windows PowerShell

Remove-NetFirewallRule –Action Block

It may be safer to query the rules with the Get command and save it in a variable, observe the rules to be affected, then pipe them to the Remove command, just as we did for the Set commands. The following example shows how you can view all the blocking firewall rules, and then delete the first four rules.

Windows PowerShell

$x = Get-NetFirewallRule –Action Block $x $x[0-3] | Remove-NetFirewallRule

Manage remotely

Remote management using WinRM is enabled by default. The cmdlets that support the CimSession parameter use WinRM and can be managed remotely by default.

The following example returns all firewall rules of the persistent store on a device named RemoteDevice.

Windows PowerShell

Get-NetFirewallRule –CimSession RemoteDevice

We can perform any modifications or view rules on remote devices by using the –CimSession parameter. Here we remove a specific firewall rule from a remote device.

Windows PowerShell

$RemoteSession = New-CimSession –ComputerName RemoteDevice Remove-NetFirewallRule –DisplayName “AllowWeb80” –CimSession $RemoteSession -Confirm

Deploy basic IPsec rule settings

An Internet Protocol security (IPsec) policy consists of rules that determine IPsec behavior. IPsec supports network-level peer authentication, data origin authentication, data integrity, data confidentiality (encryption), and replay protection.

Windows PowerShell can create powerful, complex IPsec policies like in Netsh and the Windows Defender Firewall with Advanced Security console. However, because Windows PowerShell is object-based rather than string token-based, configuration in Windows PowerShell offers greater control and flexibility.

In Netsh, the authentication and cryptographic sets were specified as a list of comma-separated tokens in a specific format. In Windows PowerShell, rather than using default settings, you first create your desired authentication or cryptographic proposal objects and bundle them into lists in your preferred order. Then, you create one or more IPsec rules that reference these sets. The benefit of this model is that programmatic access to the information in the rules is much easier. See the following sections for clarifying examples.

Create IPsec rules

The following cmdlet creates basic IPsec transport mode rule in a Group Policy Object. An IPsec rule is simple to create; all that is required is the display name, and the remaining properties use default values. Inbound traffic is authenticated and integrity checked using the default quick mode and main mode settings. These default settings can be found in the console under Customize IPsec Defaults.

Netsh

netsh advfirewall set store gpo=domain.contoso.comgpo_name netsh advfirewall consec add rule name="Require Inbound Authentication" endpoint1=any endpoint2=any action=requireinrequestout

Windows PowerShell

New-NetIPsecRule -DisplayName “Require Inbound Authentication” -PolicyStore domain.contoso.comgpo_name

Add custom authentication methods to an IPsec rule

If you want to create a custom set of quick-mode proposals that includes both AH and ESP in an IPsec rule object, you create the associated objects separately and link their associations. For more information about authentication methods, see Choosing the IPsec Protocol .

You can then use the newly created custom quick-mode policies when you create IPsec rules. The cryptography set object is linked to an IPsec rule object.

In this example, we build on the previously created IPsec rule by specifying a custom quick-mode crypto set. The final IPsec rule requires outbound traffic to be authenticated by the specified cryptography method.

Netsh

netsh advfirewall set store gpo=domain.contoso.comgpo_name netsh advfirewall consec add rule name="Require Outbound Authentication" endpoint1=any endpoint2=any action=requireinrequestout qmsecmethods=ah:sha1+esp:sha1-3des

Windows PowerShell

$AHandESPQM = New-NetIPsecQuickModeCryptoProposal -Encapsulation AH,ESP –AHHash SHA1 -ESPHash SHA1 -Encryption DES3 $QMCryptoSet = New-NetIPsecQuickModeCryptoSet –DisplayName “ah:sha1+esp:sha1-des3” -Proposal $AHandESPQM –PolicyStore domain.contoso.comgpo_name New-NetIPsecRule -DisplayName “Require Inbound Authentication” -InboundSecurity Require -OutboundSecurity Request -QuickModeCryptoSet $QMCryptoSet.Name –PolicyStore domain.contoso.comgpo_name

IKEv2 IPsec transport rules

A corporate network may need to secure communications with another agency. But, you discover the agency runs non-Windows operating systems and requires the use of the Internet Key Exchange Version 2 (IKEv2) standard.

You can apply IKEv2 capabilities in Windows Server 2012 by specifying IKEv2 as the key module in an IPsec rule. This capability specification can only be done using computer certificate authentication and can’t be used with phase-2 authentication.

Windows PowerShell

New-NetIPsecRule -DisplayName “Require Inbound Authentication” -InboundSecurity Require -OutboundSecurity Request –Phase1AuthSet MyCertAuthSet -KeyModule IKEv2 –RemoteAddress $nonWindowsGateway

For more info about IKEv2, including scenarios, see Securing End-to-End IPsec Connections by Using IKEv2.

Copy an IPsec rule from one policy to another

Firewall and IPsec rules with the same rule properties can be duplicated to simplify the task of re-creating them within different policy stores.

To copy the previously created rule from one policy store to another, the associated objects must also be copied separately. There’s no need to copy associated firewall filters. You can query rules to be copied in the same way as other cmdlets.

Copying individual rules is a task that isn’t possible through the Netsh interface. Here’s how you can accomplish it with Windows PowerShell.

Windows PowerShell

$Rule = Get-NetIPsecRule –DisplayName “Require Inbound Authentication” $Rule | Copy-NetIPsecRule –NewPolicyStore domain.costoso.comnew_gpo_name $Rule | Copy-NetPhase1AuthSet –NewPolicyStore domain.costoso.comnew_gpo_name

Handling Windows PowerShell errors

To handle errors in your Windows PowerShell scripts, you can use the –ErrorAction parameter. This parameter is especially useful with the Remove cmdlets. If you want to remove a particular rule, you’ll notice that it fails if the rule isn’t found. When rules are being removed, if the rule isn’t already there, it’s acceptable to ignore that error. In this case, you can do the following to suppress any “rule not found” errors during the remove operation.

Windows PowerShell

Remove-NetFirewallRule –DisplayName “Contoso Messenger 98” –ErrorAction SilentlyContinue

The use of wildcards can also suppress errors, but they could potentially match rules that you didn’t intend to remove. These wildcards can be a useful shortcut, but should only be used if you know there aren’t any extra rules that will be accidentally deleted. So the following cmdlet will also remove the rule, suppressing any “not found” errors.

Windows PowerShell

Remove-NetFirewallRule –DisplayName “Contoso Messenger 98*”

When using wildcards, if you want to double-check the set of rules that is matched, you can use the –WhatIf parameter.

Windows PowerShell

Remove-NetFirewallRule –DisplayName “Contoso Messenger 98*” –WhatIf

If you only want to delete some of the matched rules, you can use the –Confirm parameter to get a rule-by-rule confirmation prompt.

Windows PowerShell

Remove-NetFirewallRule –DisplayName “Contoso Messenger 98*” –Confirm

You can also just perform the whole operation, displaying the name of each rule as the operation is performed.

Windows PowerShell

Remove-NetFirewallRule –DisplayName “Contoso Messenger 98*” –Verbose

Monitor

The following Windows PowerShell commands are useful in the update cycle of a deployment phase.

To allow you to view all the IPsec rules in a particular store, you can use the following commands. In Netsh, this command doesn’t show rules where profile=domain,public or profile=domain,private. It only shows rules that have the single entry domain that is included in the rule. The following command examples will show the IPsec rules in all profiles.

Netsh

netsh advfirewall consec show rule name=all

Windows PowerShell

Show-NetIPsecRule –PolicyStore ActiveStore

You can monitor main mode security associations for information such as which peers are currently connected to the device and which protection suite is used to form the security associations.

Use the following cmdlet to view existing main mode rules and their security associations:

Netsh

netsh advfirewall monitor show mmsa all

Windows PowerShell

Find the source GPO of a rule

To view the properties of a particular rule or group of rules, you query for the rule. When a query returns fields that are specified as NotConfigured, you can determine which policy store a rule originates from.

For objects that come from a GPO (the –PolicyStoreSourceType parameter is specified as GroupPolicy in the Show command), if –TracePolicyStore is passed, the name of the GPO is found and returned in the PolicyStoreSource field.

Windows PowerShell

Get-NetIPsecRule –DisplayName “Require Inbound Authentication” –TracePolicyStore

It’s important to note that the revealed sources don’t contain a domain name.

Deploy a basic domain isolation policy

IPsec can be used to isolate domain members from non-domain members. Domain isolation uses IPsec authentication to require that the domain-joined devices positively establish the identities of the communicating devices to improve security of an organization. One or more features of IPsec can be used to secure traffic with an IPsec rule object.

To implement domain isolation on your network, the devices in the domain receive IPsec rules that block unsolicited inbound network traffic that isn’t protected by IPsec. Here we create an IPsec rule that requires authentication by domain members. Through this authentication, you can isolate domain-joined devices from devices that aren’t joined to a domain. In the following examples, Kerberos authentication is required for inbound traffic and requested for outbound traffic.

Netsh

netsh advfirewall set store gpo=domain.contoso.comdomain_isolation netsh advfirewall consec add rule name=“Basic Domain Isolation Policy” profile=domain endpoint1=”any” endpoint2=”any” action=requireinrequestout auth1=”computerkerb”

Windows PowerShell

$kerbprop = New-NetIPsecAuthProposal –Machine –Kerberos $Phase1AuthSet = New-NetIPsecPhase1AuthSet -DisplayName "Kerberos Auth Phase1" -Proposal $kerbprop –PolicyStore domain.contoso.comdomain_isolation New-NetIPsecRule –DisplayName “Basic Domain Isolation Policy” –Profile Domain –Phase1AuthSet $Phase1AuthSet.Name –InboundSecurity Require –OutboundSecurity Request –PolicyStore domain.contoso.comdomain_isolation

Configure IPsec tunnel mode

The following command creates an IPsec tunnel that routes traffic from a private network (192.168.0.0/16) through an interface on the local device (1.1.1.1) attached to a public network to a second device through its public interface (2.2.2.2) to another private network (192.157.0.0/16). All traffic through the tunnel is checked for integrity by using ESP/SHA1, and it’s encrypted by using ESP/DES3.

Netsh

netsh advfirewall consec add rule name="Tunnel from 192.168.0.0/16 to 192.157.0.0/16" mode=tunnel endpoint1=192.168.0.0/16 endpoint2=192.157.0.0/16 localtunnelendpoint=1.1.1.1 remotetunnelendpoint=2.2.2.2 action=requireinrequireout qmsecmethods=esp:sha1-3des

Windows PowerShell

$QMProposal = New-NetIPsecQuickModeCryptoProposal -Encapsulation ESP -ESPHash SHA1 -Encryption DES3 $QMCryptoSet = New-NetIPsecQuickModeCryptoSet –DisplayName “esp:sha1-des3” -Proposal $QMProposal New-NetIPSecRule -DisplayName “Tunnel from HQ to Dallas Branch” -Mode Tunnel -LocalAddress 192.168.0.0/16 -RemoteAddress 192.157.0.0/16 -LocalTunnelEndpoint 1.1.1.1 -RemoteTunnelEndpoint 2.2.2.2 -InboundSecurity Require -OutboundSecurity Require -QuickModeCryptoSet $QMCryptoSet.Name

Deploy secure firewall rules with IPsec

In situations where only secure traffic can be allowed through the Windows Defender Firewall, a combination of manually configured firewall and IPsec rules are necessary. The firewall rules determine the level of security for allowed packets, and the underlying IPsec rules secure the traffic. The scenarios can be accomplished in Windows PowerShell and in Netsh, with many similarities in deployment.

Create a secure firewall rule (allow if secure)

Configuring firewalls rule to allow connections if they’re secure requires the corresponding traffic to be authenticated and integrity protected, and then optionally encrypted by IPsec.

The following example creates a firewall rule that requires traffic to be authenticated. The command permits inbound Telnet network traffic only if the connection from the remote device is authenticated by using a separate IPsec rule.

Netsh

netsh advfirewall firewall add rule name="Allow Authenticated Telnet" dir=in program=%SystemRoot%System32tlntsvr.exe security=authenticate action=allow

Windows PowerShell

New-NetFirewallRule -DisplayName “Allow Authenticated Telnet” -Direction Inbound -Program %SystemRoot%System32tlntsvr.exe -Authentication Required -Action Allow

The following command creates an IPsec rule that requires a first (computer) authentication and then attempts an optional second (user) authentication. Creating this rule secures and allows the traffic through the firewall rule requirements for the messenger program.

Netsh

netsh advfirewall consec add rule name="Authenticate Both Computer and User" endpoint1=any endpoint2=any action=requireinrequireout auth1=computerkerb,computerntlm auth2=userkerb,userntlm,anonymous

Windows PowerShell

$mkerbauthprop = New-NetIPsecAuthProposal -Machine –Kerberos $mntlmauthprop = New-NetIPsecAuthProposal -Machine -NTLM $P1Auth = New-NetIPsecPhase1AuthSet -DisplayName “Machine Auth” –Proposal $mkerbauthprop,$mntlmauthprop $ukerbauthprop = New-NetIPsecAuthProposal -User -Kerberos $unentlmauthprop = New-NetIPsecAuthProposal -User -NTLM $anonyauthprop = New-NetIPsecAuthProposal -Anonymous $P2Auth = New-NetIPsecPhase2AuthSet -DisplayName “User Auth” -Proposal $ukerbauthprop,$unentlmauthprop,$anonyauthprop New-NetIPSecRule -DisplayName “Authenticate Both Computer and User” -InboundSecurity Require -OutboundSecurity Require -Phase1AuthSet $P1Auth.Name –Phase2AuthSet $P2Auth.Name

Isolate a server by requiring encryption and group membership

To improve the security of the devices in an organization, you can deploy domain isolation in which domain-members are restricted. They require authentication when communicating among each other and reject non-authenticated inbound connections. To improve the security of servers with sensitive data, this data must be protected by allowing access only to a subset of devices within the enterprise domain.

IPsec can provide this extra layer of protection by isolating the server. In server isolation, sensitive data access is restricted to users and devices with legitimate business need, and the data is additionally encrypted to prevent eavesdropping.

Create a firewall rule that requires group membership and encryption

To deploy server isolation, we layer a firewall rule that restricts traffic to authorized users or devices on the IPsec rule that enforces authentication.

The following firewall rule allows Telnet traffic from user accounts that are members of a custom group called “Authorized to Access Server.” This access can additionally be restricted based on the device, user, or both by specifying the restriction parameters.

A Security Descriptor Definition Language (SDDL) string is created by extending a user or group’s security identifier (SID). For more information about finding a group’s SID, see: Finding the SID for a group account.

Restricting access to a group allows administrations to extend strong authentication support through Windows Defender Firewall and/or IPsec policies.

The following example shows you how to create an SDDL string that represents security groups.

Windows PowerShell

$user = new-object System.Security.Principal.NTAccount (“corp.contoso.comAdministrators”) $SIDofSecureUserGroup = $user.Translate([System.Security.Principal.SecurityIdentifier]).Value $secureUserGroup = "D:(A;;CC;;;$SIDofSecureUserGroup)"

By using the previous scriptlet, you can also get the SDDL string for a secure computer group as shown here:

Windows PowerShell

$secureMachineGroup = "D:(A;;CC;;;$SIDofSecureMachineGroup)"