Открытие портов в брандмауэре Windows

Сегодня расскажу как правильно открывать порты при помощи брандмауэра Windows. Такая задача может возникнуть если вы установили какой-то, возможно не стандартный, сервис на своем компьютере и требуется предоставить к нему доступ из сети. В моем случае это была CRM на Windows Server 2012 R2, которая слушала tcp порты 3034 и 3050. Чаще требуется открыть порты к базам данных SQL Server (порты 1433 и 1434) — всё делается аналогично.

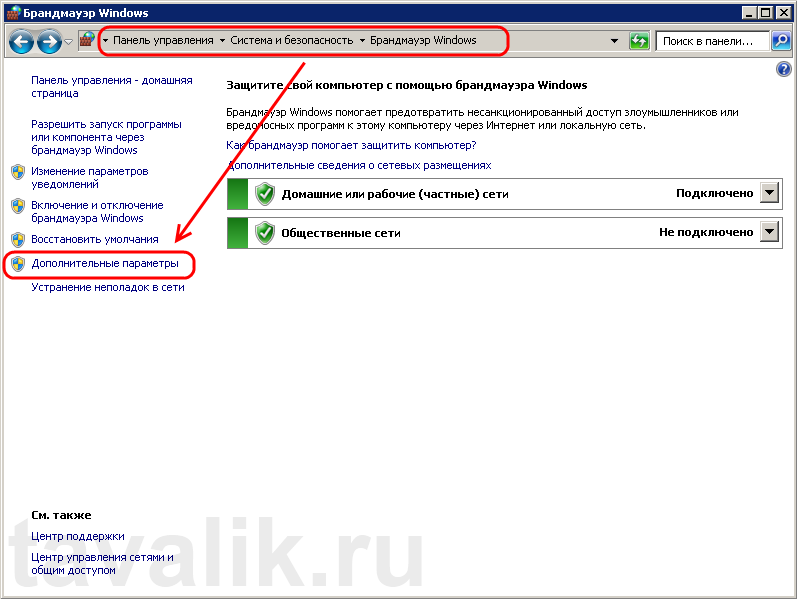

Итак, в меню Пуск переходим в Панель управления -> Система и безопасностьи -> Брандмауэр Windows (если на панели управления не включено представление по категориям, сразу выбираем Брандмауэр Windows).

Переходим в Дополнительные настройки. Для примера откроем tcp порт 1433:

- Выбираем Правила для входящих подключений.

- В окне Действия нажимаем на ссылку Создать правило

- Далее выбираем Тип правила в разделе Порт и нажимаем кнопку [Далее]

- На странице Протокол и порты указываем тип порта TCP

- Выбираем Указанные локальные порты и вводим значение 1433. Снова нажимаем кнопку [Далее]

- На странице Действие выбираем Разрешить соединение и жмем кнопку [Далее]

- На странице Профиль выбираем необходимые параметры для среды. [Далее]

- На странице Имя вводим название правила SQL Server (порт 1433) и нажимаем кнопку [Готово]

- Перезагружаем компьютер.

Если считаете статью полезной,

не ленитесь ставить лайки и делиться с друзьями.

Комментариев: 1

Брандмауер Windows дебилен настолько, что лично мне проще воткнуть маршрутизатор и закрыться NAT-ом, чем его настраивать.

Источник

Добавление правила в Брандмауэр Windows Server 2008 R2

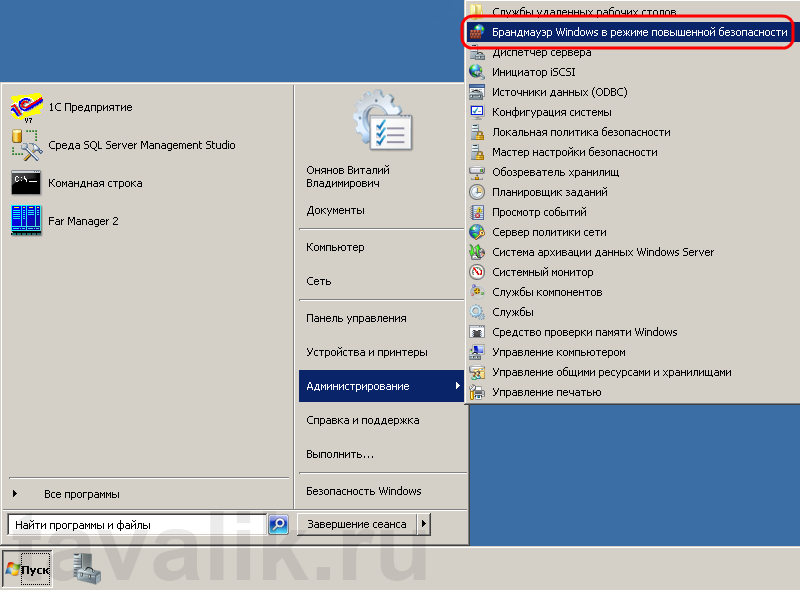

Итак, есть задача: открыть определенный порт на компьютере под управлением MS Windows Server 2008 R2. Чтобы это сделать необходимо просто добавить разрешающее правило в Брандмауэр Windows. Для этого, откроем оснастку «Брандмауэр Windows в режиме повышенной безопасности» (Windows Firewall with Advanced Security)

(«Пуск» (Start) — «Администрирование» (Administrative Tools) — «Брандмауэр Windows в режиме повышенной безопасности» (Windows Firewall with Advanced Security)

или «Пуск» (Start) — «Панель управления» (Control Panel) — «Система и безопасность» (System and Security) — «Брандмауэр Windows» (Windows Firewall) — «Дополнительные параметры» (Advanced Settings) )

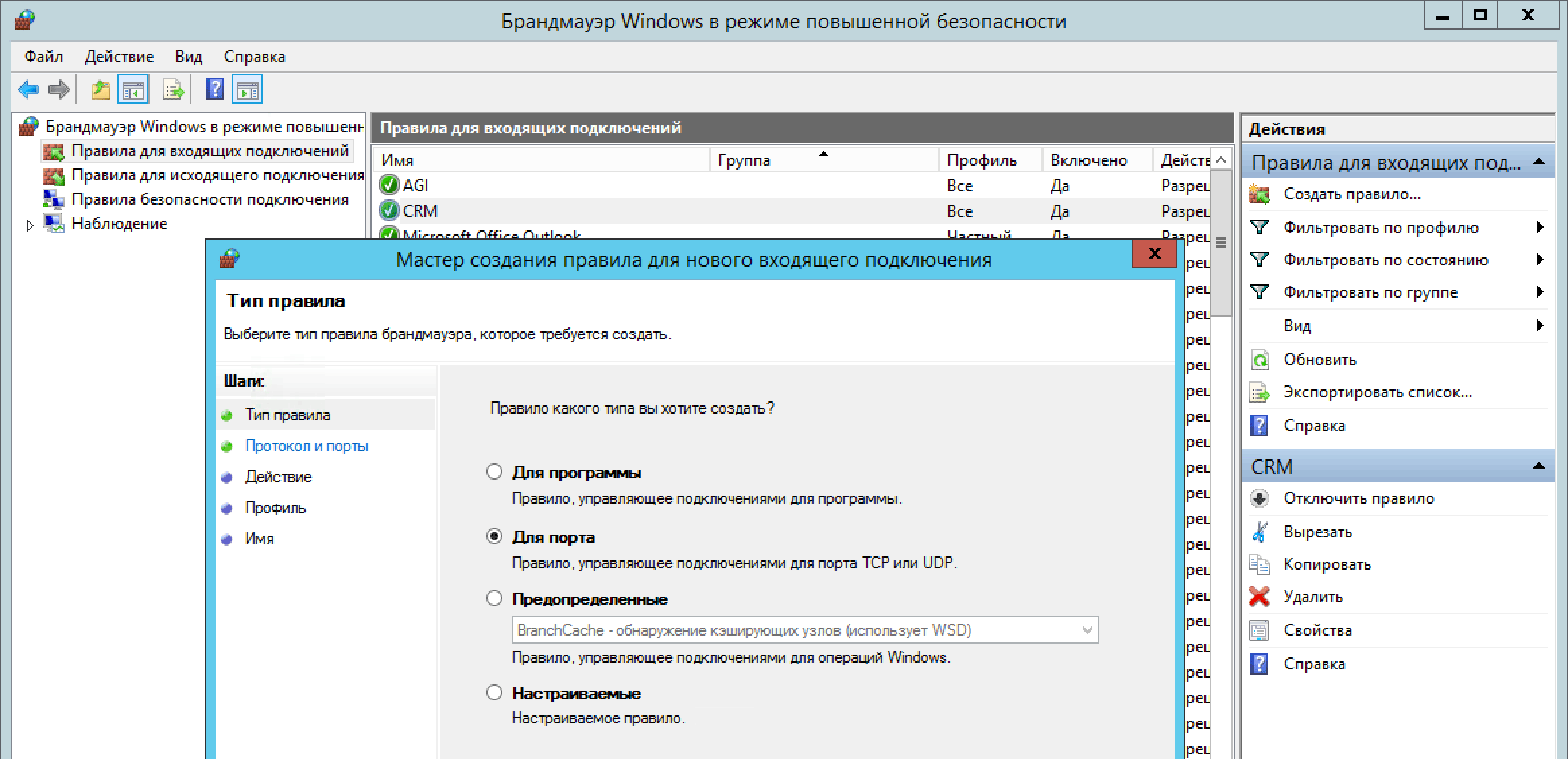

В дереве слева, кликаем правой кнопкой мыши по ветке «Правила для входящих подключений» (Inbound Rules) и в контекстном меню выбираем «Создать правило…» (New Rule…) .

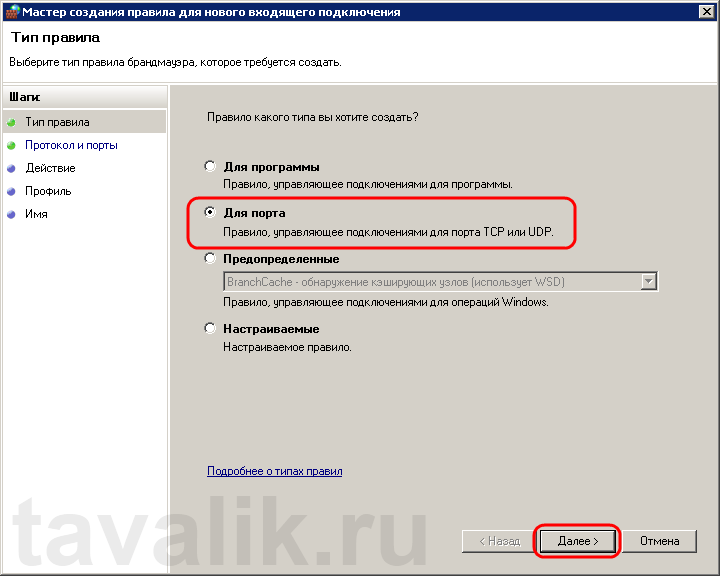

Откроется мастер создания правила для нового входящего подключения (New Inbound Rule Wizard). На первом шаге необходимо выбрать тип создаваемого правила (Rule Type). В соответствии с нашей задачей выбираем «Для порта» (Port) и жмем «Далее» (Next).

Затем, соответственно, вводим номер открываемого порта (Specific local ports), выбираем протокол, для которого будет применяться правило (в нашем примере это протокол TCP), и снова нажимаем «Далее» (Next).

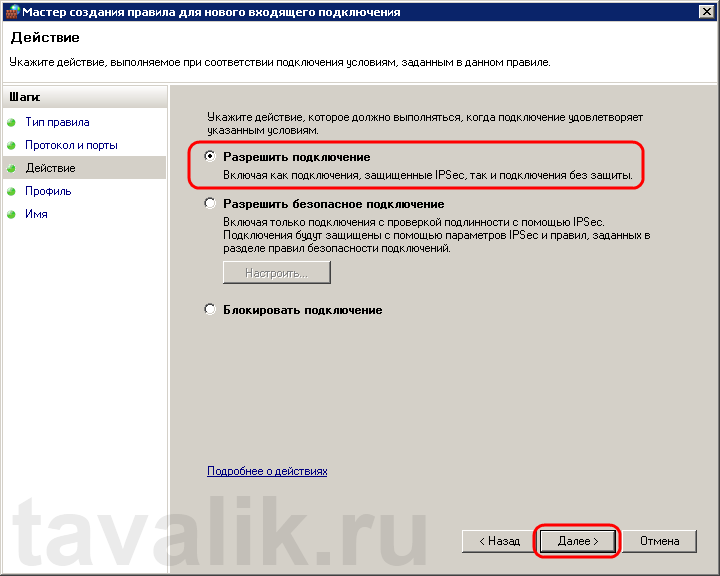

На следующем шаге указываем действие, которое для будет выполняться для указанных условий. Нам необходимо открыть порт, поэтом выбираем «Разрешить подключение» (Allow the connection) и жмем «Далее» (Next).

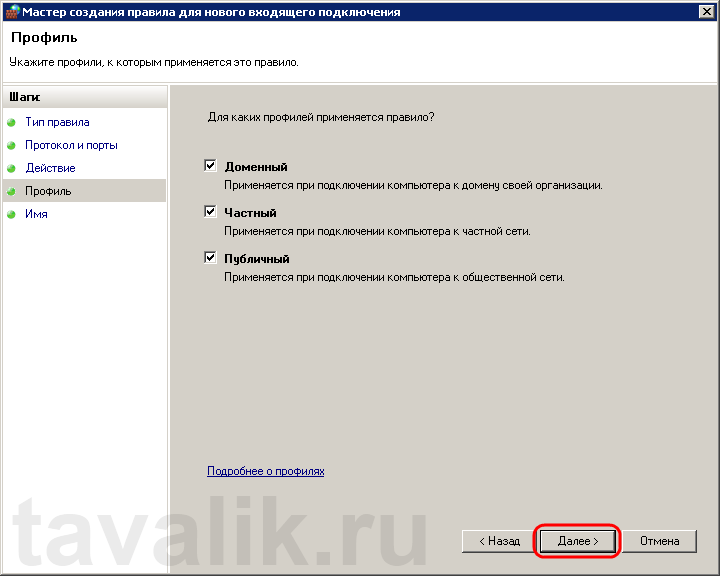

Выбираем профили брандмауэра, для которых будет действовать правило (по умолчанию все имеющиеся профили) и нажимаем «Далее» (Next).

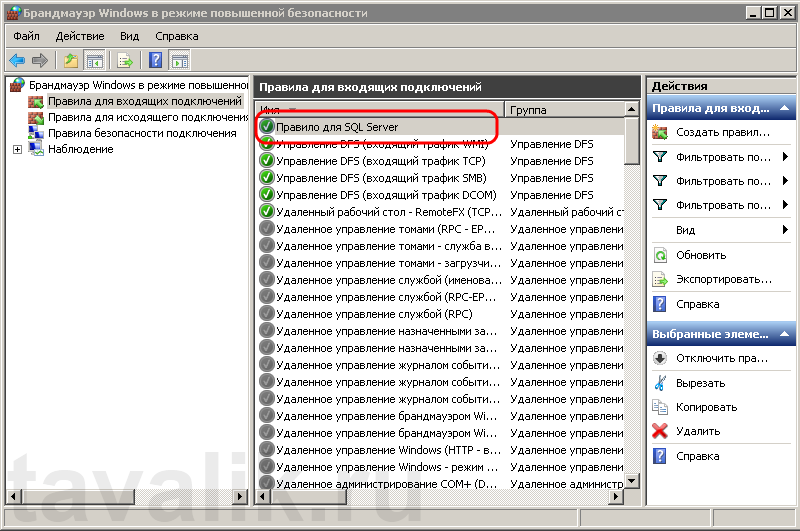

Ну и наконец вводим имя и описание для создаваемого правила и нажимаем «Готово» (Finish) для завершения работы мастера.

Все, разрешающее правило для порта добавлено. Мы можем увидеть его в списке правил входящих подключений в окне Брандмауэр Windows в режиме повышенной безопасности (Windows Firewall with Advanced Security).

А клиентские программы теперь смогут подключаться к службе MS SQL Server по указанному порту.

Смотрите также:

Здесь будет рассказано как изменить политику паролей в Windows Server 2008. По умолчанию все пароли в Windows должны отвечать политике безопасности, а именно: Не содержать имени учетной записи пользователя…

Иногда, при установке или запуске некоторых (часто устаревших) программ в Windows Server 2008 (справедливо и для Windows 7), можно наткнуться на ошибку вида: «Версия этого файла несовместима с используемой версией…

В этой статье я расскажу, как установить Windows Server 2008. Как правило, установка проходит без каких-либо трудностей и мало чем отличается от установки Windows 7. Но многие вещи, о которых…

Источник

Открыть порт Windows Server 2008 R2

Все новые темы

Стаж: 10 лет

Сообщений: 116

Благодарностей: 22

Полезность: 45

Пойдёт?

Примечание. Реальные параметры портов зависят от используемых приложений.

Чтобы вручную открыть порты в брандмауэре подключения к Интернету, выполните указанные ниже действия.

1)В меню Пуск выберите пункт Сетевое окружение.

2)В группе Сетевые задачи выберите команду Просмотр сетевых подключений (или щелкните правой кнопкой мыши значок Мое сетевое окружение на рабочем столе и выберите команду Свойства).

3)Щелкните правой кнопкой мыши значок подключения к Интернету и выберите команду Свойства.

4)Откройте вкладку Дополнительно и нажмите кнопку Параметры.

Примечание. Если кнопка Параметры недоступна, для данного подключения не используется брандмауэр и все порты открыты.

5)Нажмите кнопку Добавить, чтобы открыть новый порт.

6)В поле Описание введите понятное имя (например Общий доступ к файлам: порт 445).

7)В поле Имя или IP-адрес компьютера вашей сети, на котором располагается эта служба введите 127.0.0.1.

Примечание. Можно указать IP-адрес компьютера, который входит в состав сети, но в большинстве случаев используется адрес 127.0.0.1.

8(Введите соответствующие номера портов в полях Внешний порт и Внутренний порт (обычно эти значения совпадают).

9)Выберите вариант TCP или UDP и нажмите кнопку ОК.

10)Повторите действия с 1 по 9 для каждого порта, который следует открыть.

Взято с сайта: http://support.microsoft.com

Отредактировал: logotip, — 1.11.2012, 20:50

- Remove From My Forums

-

Общие обсуждения

-

Доброго дня, вопрос в следующем:

Есть вышеобозначенный сервер, на котором запущена служба удаленных рабочих столов.

Т.е. процесс висит, ошибок не выдает, но, порт 3398 на сервере не открыт, соответственно подключится к нему ни снаружи, ни с самого сервера не представляется возможным.

Настройки брандмауэра все проверены, все параметры которые можно, проверил. Открытые порты смотрел netstat-ом, и TCPView-ром

от Марка Руссиновича.-

Изменен тип

2 августа 2012 г. 14:16

-

Изменен тип

|

0 / 0 / 0 Регистрация: 19.05.2015 Сообщений: 6 |

|

|

1 |

|

|

Server 2008 Браундмауер не открывает порт19.05.2015, 12:13. Показов 2103. Ответов 2

Доброго всем дня! Проблема следующая случилась: необходимо было открыть нестандартный порт для протокола tcp. В правилах входящих соединений добавлял правило. Оно отображается в общем списке правил как активное. Командой netstat -at этого порта в списке нету. Затем удалял правило из списка, решил через cmd прописать его (netsh advfirewall firewall add rule name=»Название правила» protocol=»TCP или UDP» localport=Порт action=allow dir=IN) — результат такой же. Брандмауер упорото не хочет видеть правило для порта. Уже даже не знаю что и делать… может у кого была подобная проблема?

__________________

0 |

|

Programming Эксперт 94731 / 64177 / 26122 Регистрация: 12.04.2006 Сообщений: 116,782 |

19.05.2015, 12:13 |

|

2 |

|

10927 / 6783 / 1814 Регистрация: 25.12.2012 Сообщений: 28,705 |

|

|

19.05.2015, 21:39 |

2 |

|

Решение

Командой netstat -at этого порта в списке нету. а запущено ли приложение вообще, которое его слушает?

0 |

|

0 / 0 / 0 Регистрация: 19.05.2015 Сообщений: 6 |

|

|

19.05.2015, 23:02 [ТС] |

3 |

|

гы… каюсь, батюшка, грешен! Сервис, который слушал порт, был застоплен… Вопрос закрыт.

0 |

Брандмауэр Windows (Windows Firewall) пока не пользуется большой популярностью в корпоративных сетях, поэтому более стандартный способ применения правил для портов на хост-сервере Windows — использовать утилиту Netsh. Это один из самых мощных инструментов настройки сети в среде Windows, который позволяет создавать правила для портов в серверных системах.

Прежде чем приступать к работе с Netsh, следует уяснить два базовых принципа функционирования этой утилиты. Во-первых, Netsh работает в одном из двух режимов — в режиме прямого доступа или в автономном. Это значит, что произведенные с помощью Netsh настройки можно применить сразу же (режим прямого доступа), а можно сначала подготовить конфигурацию, а потом зафиксировать ее (автономный режим). Во-вторых, Netsh включает в себя целый ряд контекстов, или наборов команд, и расширенная настройка брандмауэра является одним из пятнадцати контекстов этой утилиты в WS2K8. Как и в случае с любой другой платформой, при составлении сценария Netsh нужно прежде всего определить тип трафика и направление его движения через порт. Допустим, мы хотим заблокировать с помощью правила Netsh такой тип трафика:

Тип: TCP

Порт: 5900

Имя: NoVNC

Направление: Входящий

Правило: Запретить

Этой информации вполне достаточно для составления правила в системе WS2K8. В Netsh это правило будет выглядеть так:

netsh advfirewall firewall add rule name=»NoVNC» protocol=TCP dir=in localport=5900 action=block

Это правило можно вписать в сценарий неограниченное количество раз, изменяя только номер порта для блокировки трафика — 5901, 5902 и так далее. Пока имя остается прежним («NoVNC»), все новые правила для каждого порта будут включаться в уже существующее. Чтобы запустить утилиту Netsh, в командной строке следует ввести netsh, а затем advfirewall firewall, чтобы войти в подконтекст для создания таких правил. Формат правила можно посмотреть с помощью команды add rule /?.

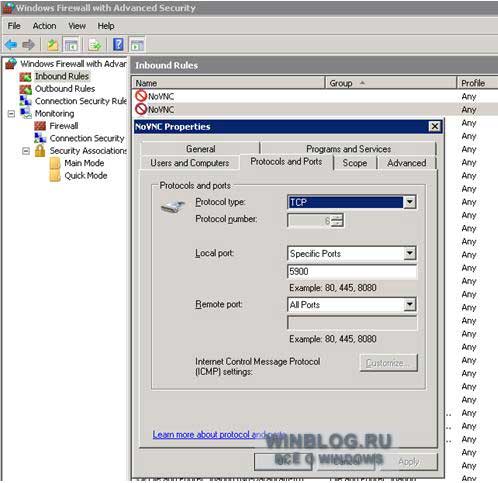

Созданные с помощью Netsh правила можно просматривать в Брандмауэре Windows. На рис. A показано правило NoVNC, о котором говорилось выше.

Рисунок A

Netsh особенно удобно использовать для создания правил для портов, когда Брандмауэр Windows включен, а все типы соединений разрешены. Это дает возможность обойти настройки Windows по умолчанию. Создание целого набора правил Netsh позволяет определять параметры портов с помощью сценариев.

Автор: Rick Vanover

Перевод: SVET

Оцените статью: Голосов

Сообщение было отмечено Hydras как решение

Сообщение было отмечено Hydras как решение