В статье подробно разберем процесс развертывания контроллер домена на базе Windows Server 2012 R2 и настройка служб AD DS, DNS, DHCP.

Наша задача:

- Установить Windows Server 2012 R2 и подготовить систему к развертыванию служб.

- Развернуть службы Active Directory + DNS, выполнить настройку служб.

- Развернуть службу DHCP, выполнить настройку обслуживания подсети 192.168.0.0/24.

Проделываться все действия будут на виртуальной машине.

Установка Windows Server 2012 R2 и настройка

При выборе типа устанавливаемой системы, выбираем Windows Server 2012 R2 Standart with GUI. Далее саму установку я пропущу, т.к. она полностью тривиальная.

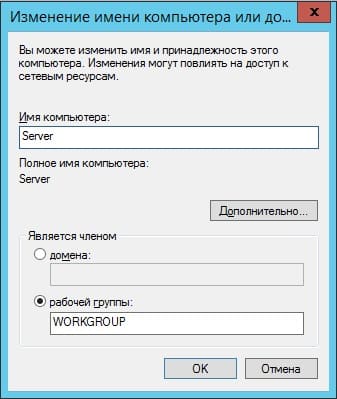

После установки системы, обязательно обновляем систему до актуального состояния. Изменяем имя ПК (прим. DC1).

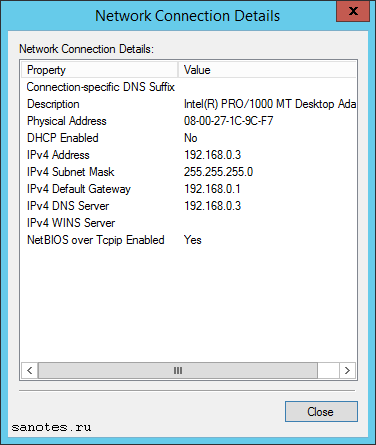

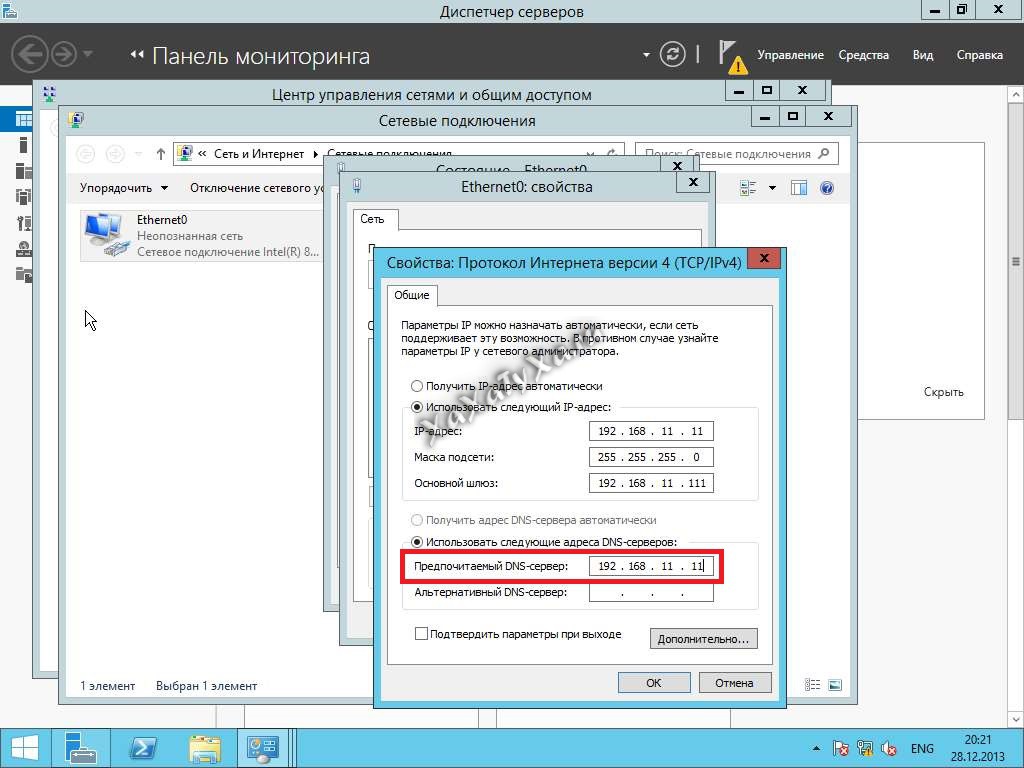

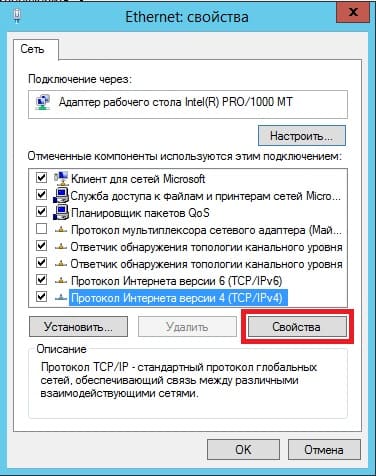

В настройках TCP/IP указываем статические IP-адреса (прим. как на скриншоте ниже)

Изменяем временную зону, выбираем относящуюся к нам зону (+03:00 Moscow, St. Petersburg, Volgograd).

На этом базовая подготовка системы выполнена, можно приступать к развертыванию служб.

Разворачиваем службы Active Directory + DNS

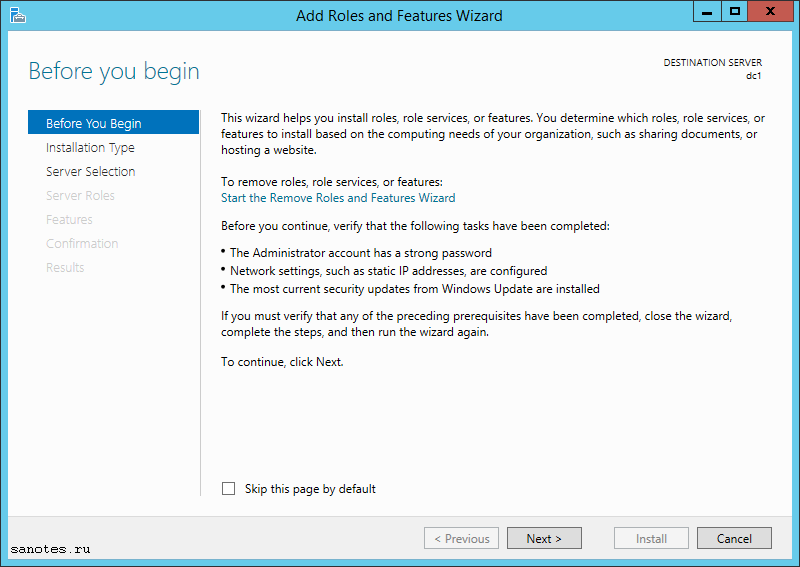

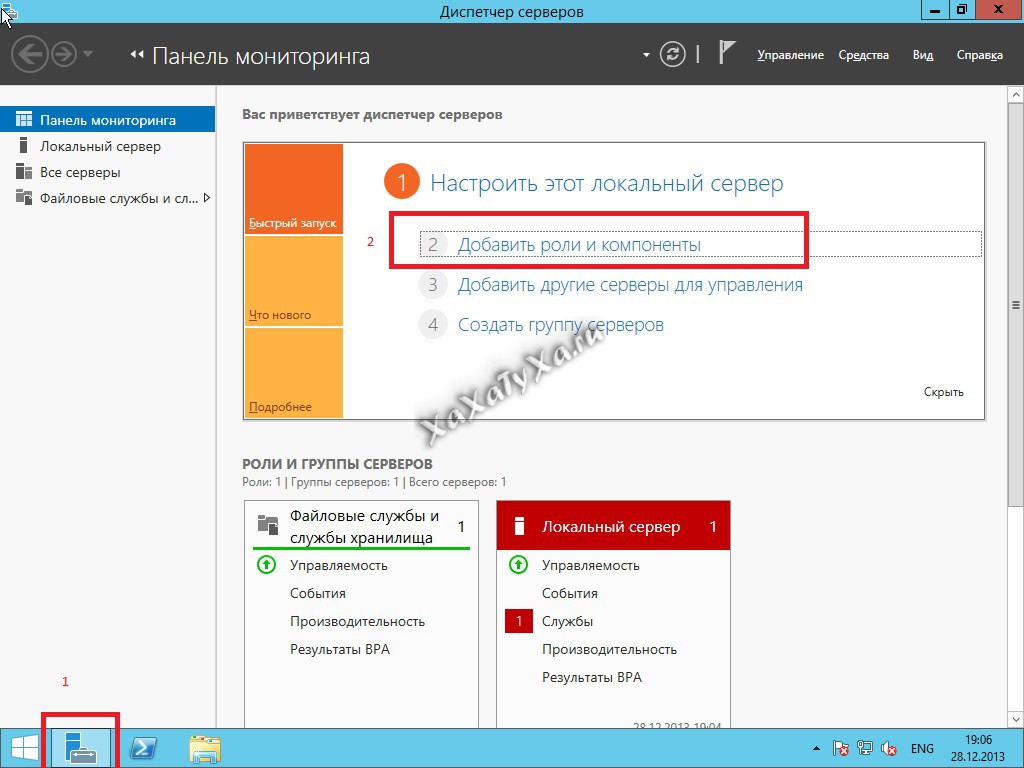

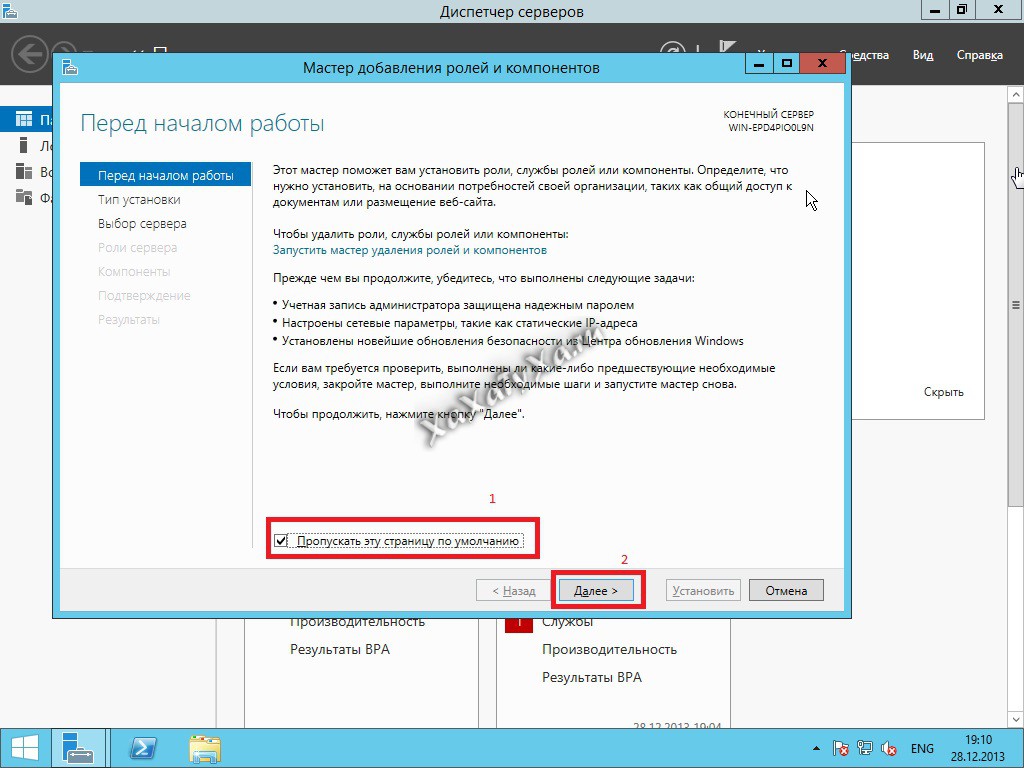

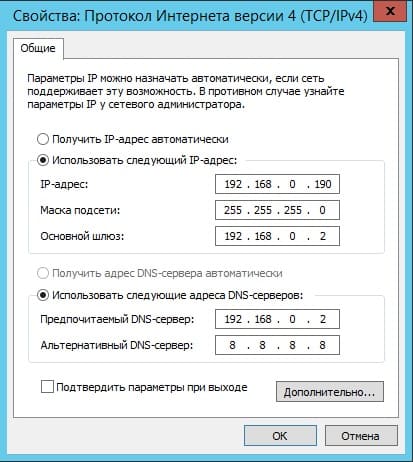

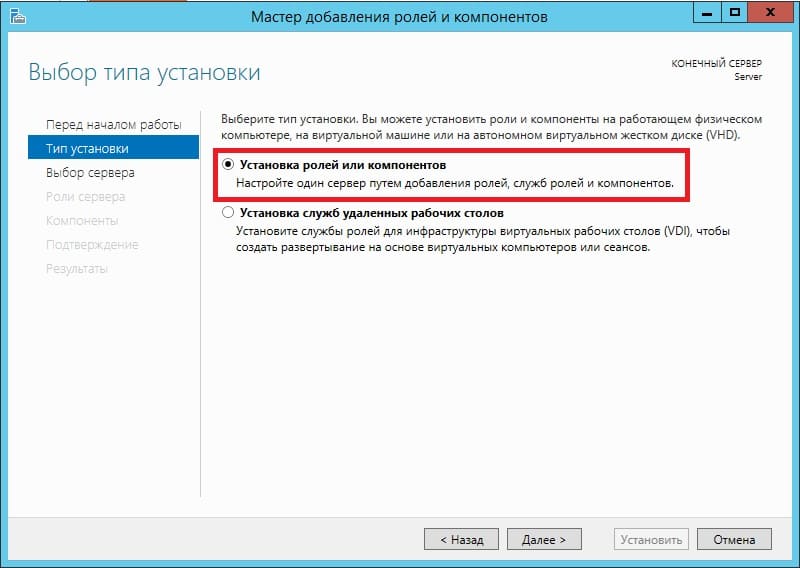

Добавляем новую роль Server Manager — Manage — Add Roles and Features. Отмечаем галочкой пункт Skip this page by default (чтобы в будущем не видеть эту страницу) и нажимаем Next.

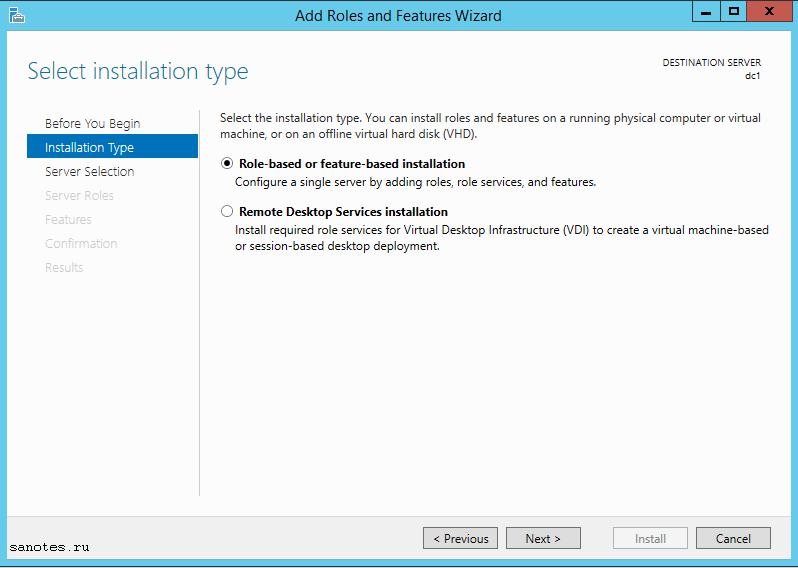

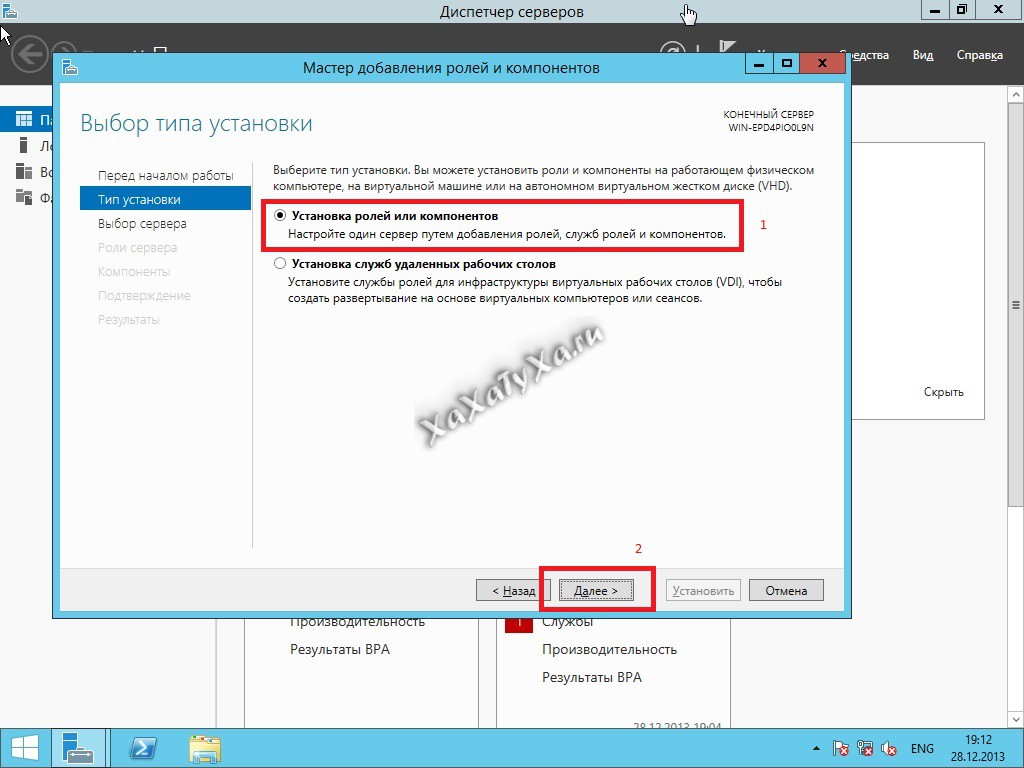

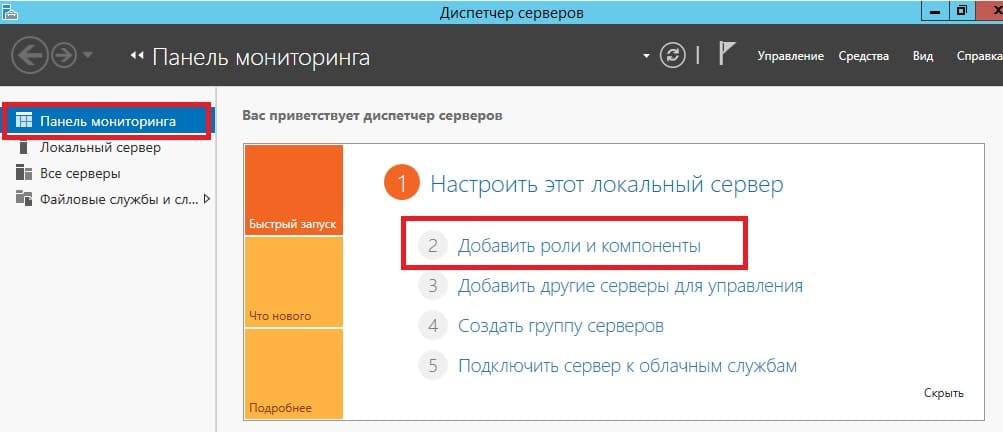

Выбираем первый пункт Role-based or feature-based installation (Базовая установка ролей и компонентов). Второй пункт Remote Desktop Service installtion предназначен только для установки роли удаленных рабочих столов. Нажимаем Next.

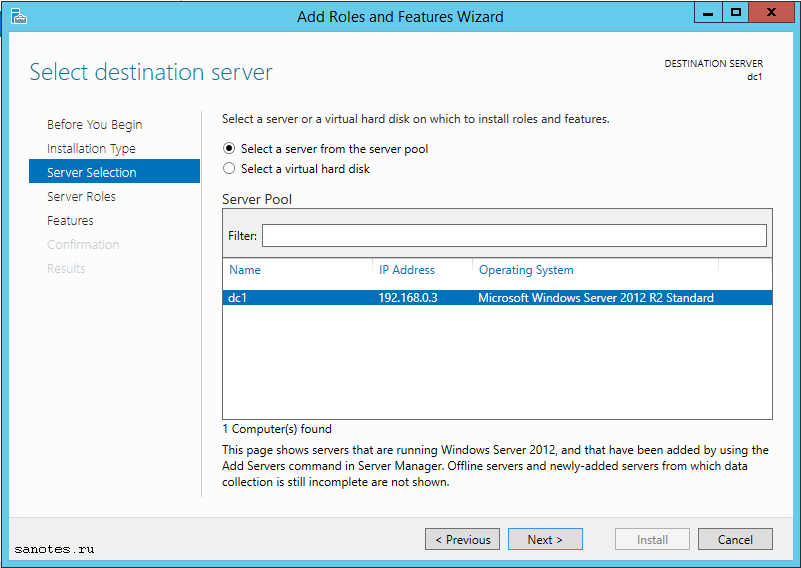

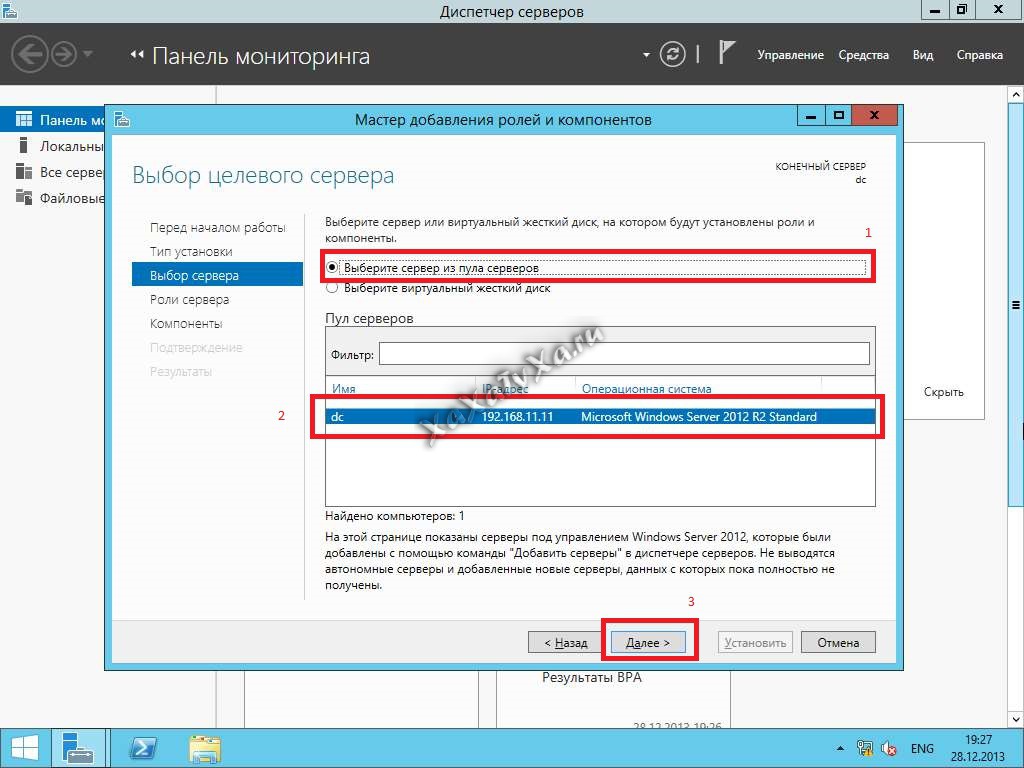

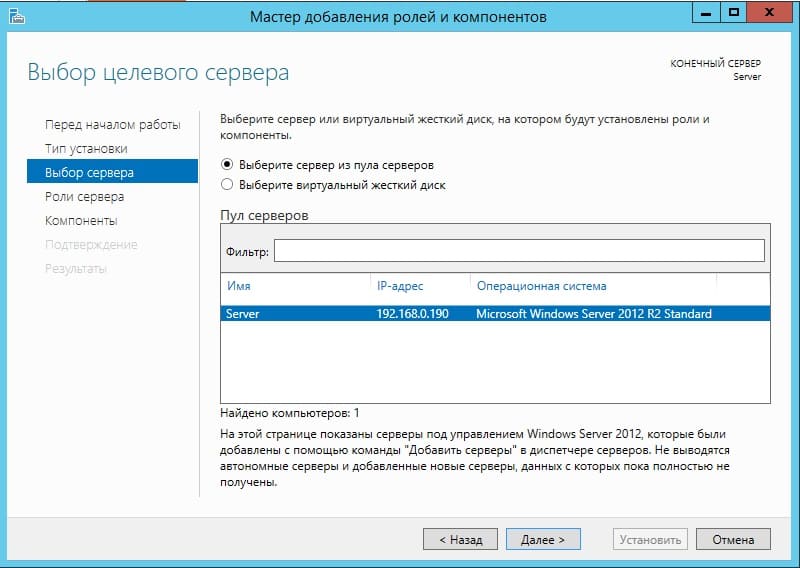

Выбираем Select a server from the server pool и выбираем сервер на котором будет развернута роль. Пункт Select a virtual hard disk позволяет указать сервер расположенный на VHD-диске. Нажимаем Next.

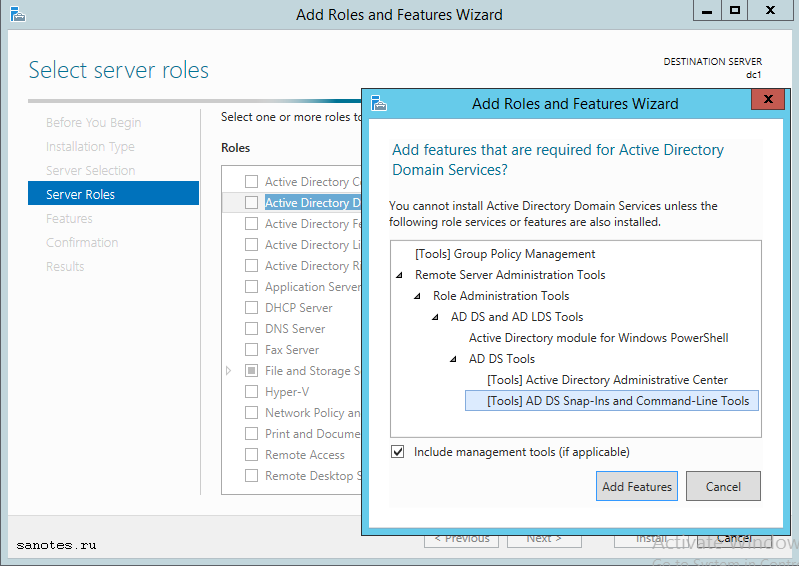

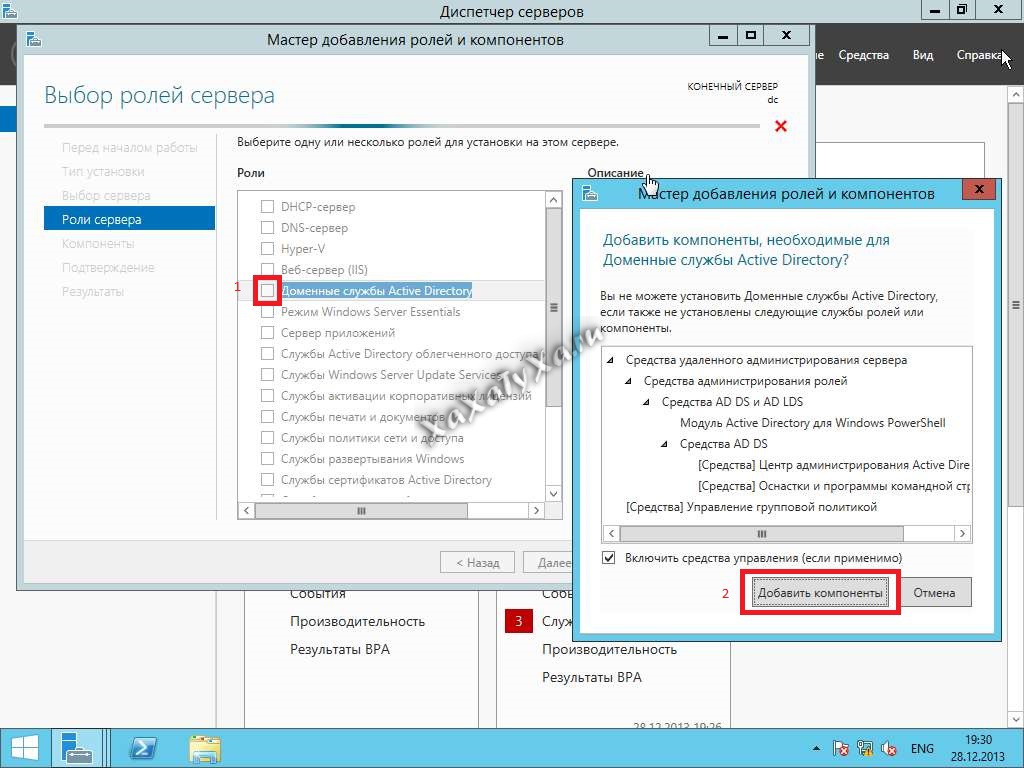

Отмечаем галочкой роль Active Directory Domain Services, в подтверждающем запросе добавления роли и компонентов, необходимых для установки AD нажимаем Add Features и после нажимаем Next.

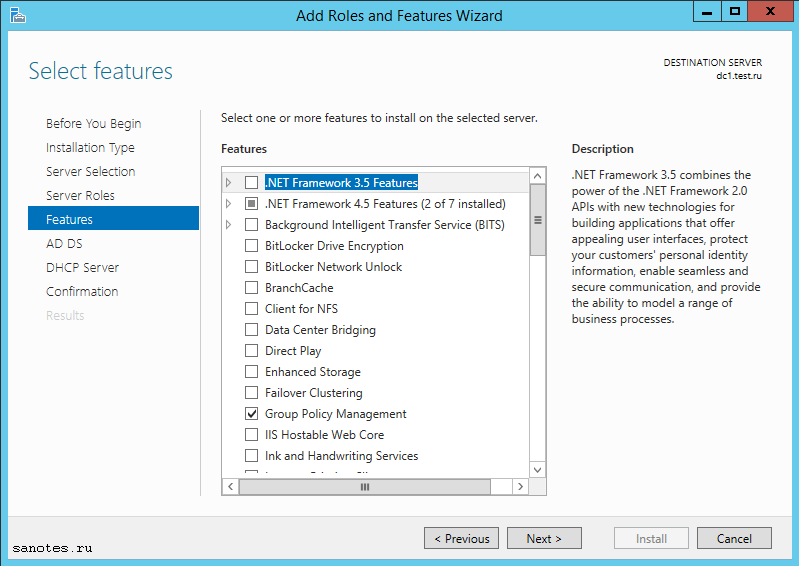

В этом окне предлагается выбрать дополнительные компоненты, в моем случае дополнительные компоненты не нужны, поэтому нажимаю Next.

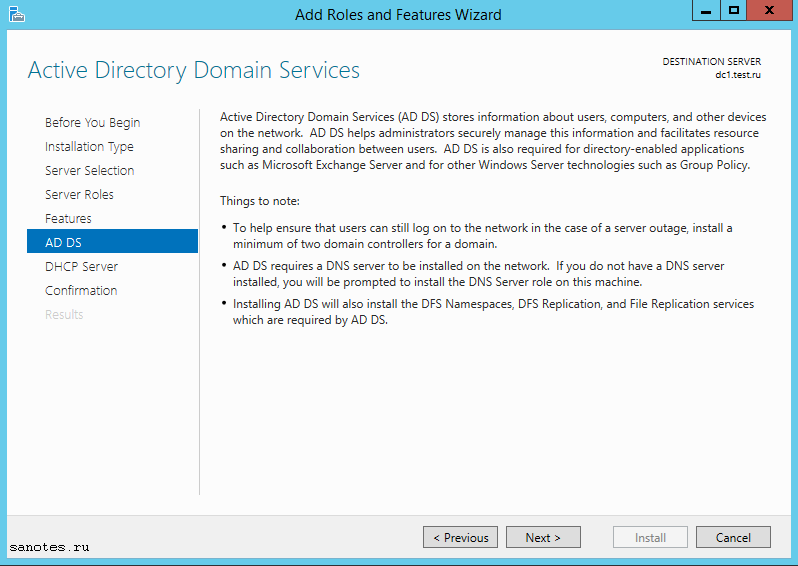

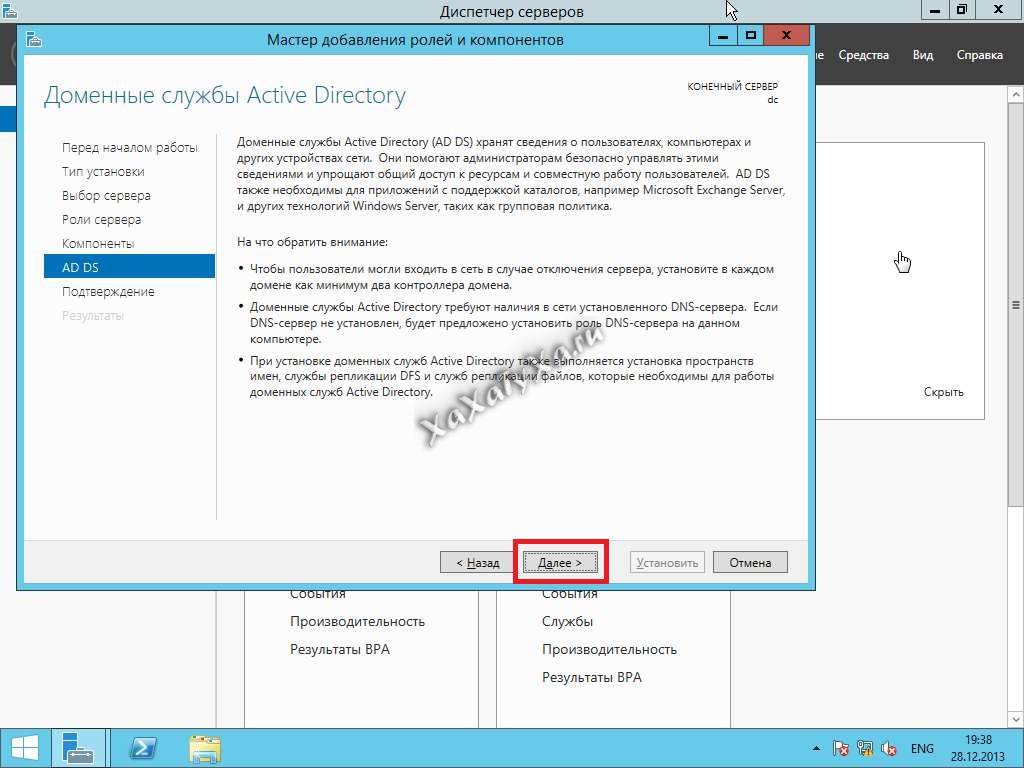

Информационная страница на которой обращается внимание на то что желательно иметь несколько контроллеров домена, на случай выхода из строя основного. Служба AD DS требует установленного в сети DNS-сервера, если он не установлен, то будет предложено его установить, а так же AD DS требует установки дополнительных служб DFS Namesspases (пространства имен), DFS Replication (DFS репликации) и File Replication (Файловой репликации). Нажимаем Next.

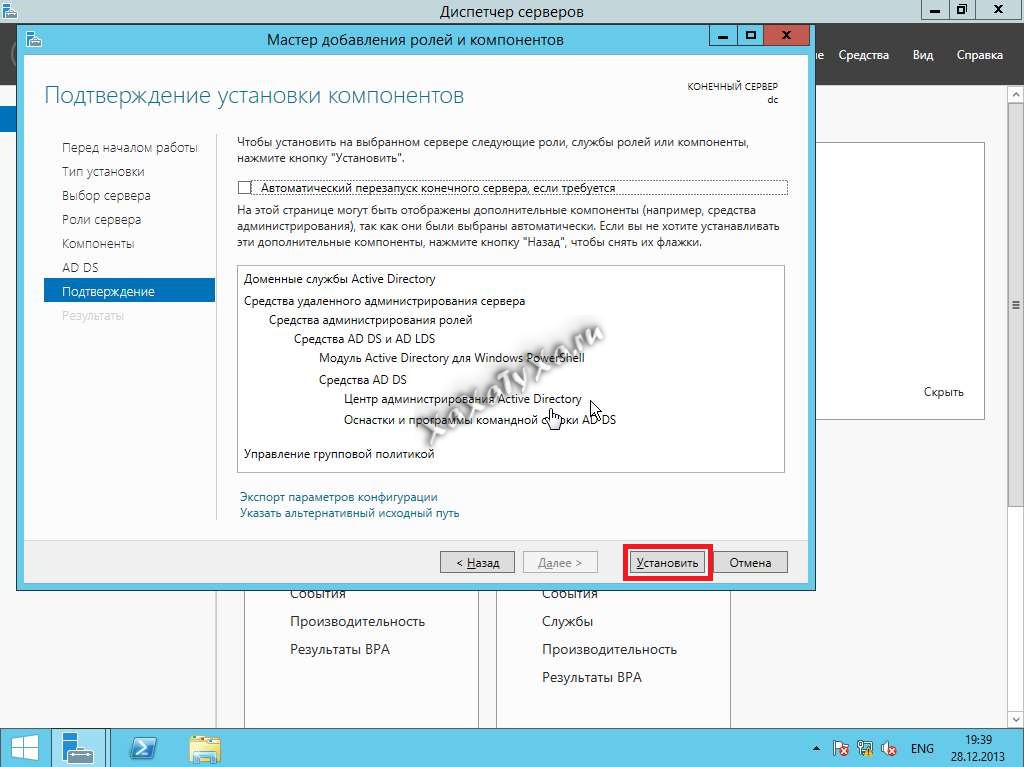

На завершающей странице мастера отображается информация по устанавливаемым компонентам. Так же здесь можно экспортировать конфигурацию в xml-файл (Export configuration settings), на случай если нужно развернуть идентичный сервер. Нажимаем Install.

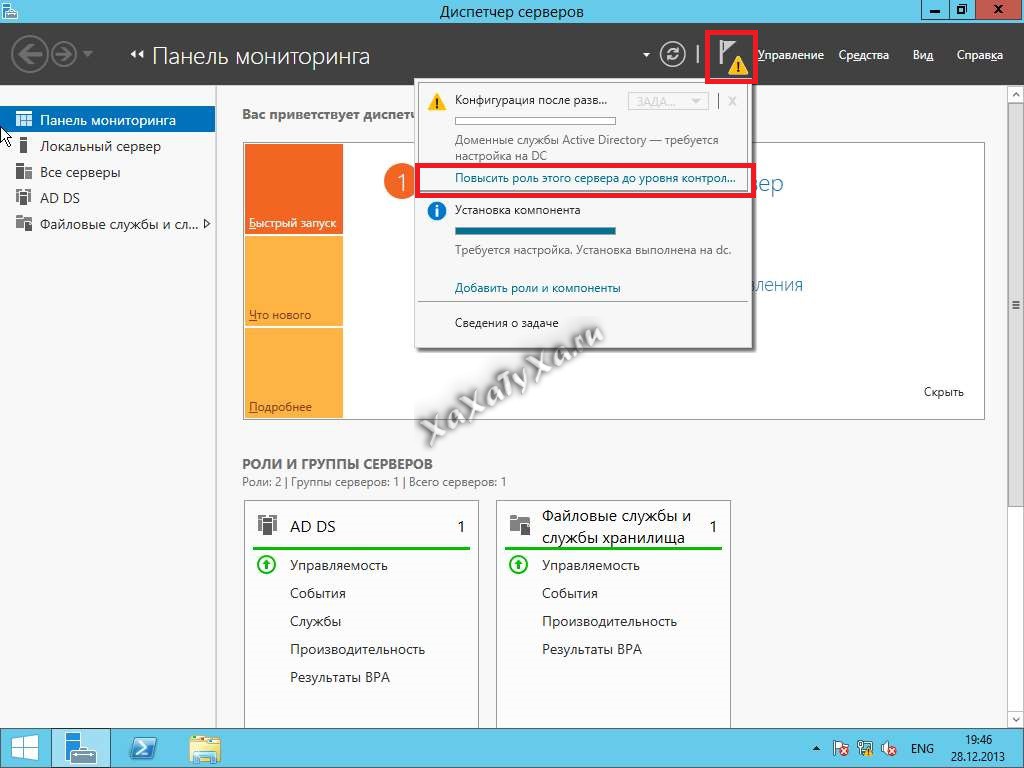

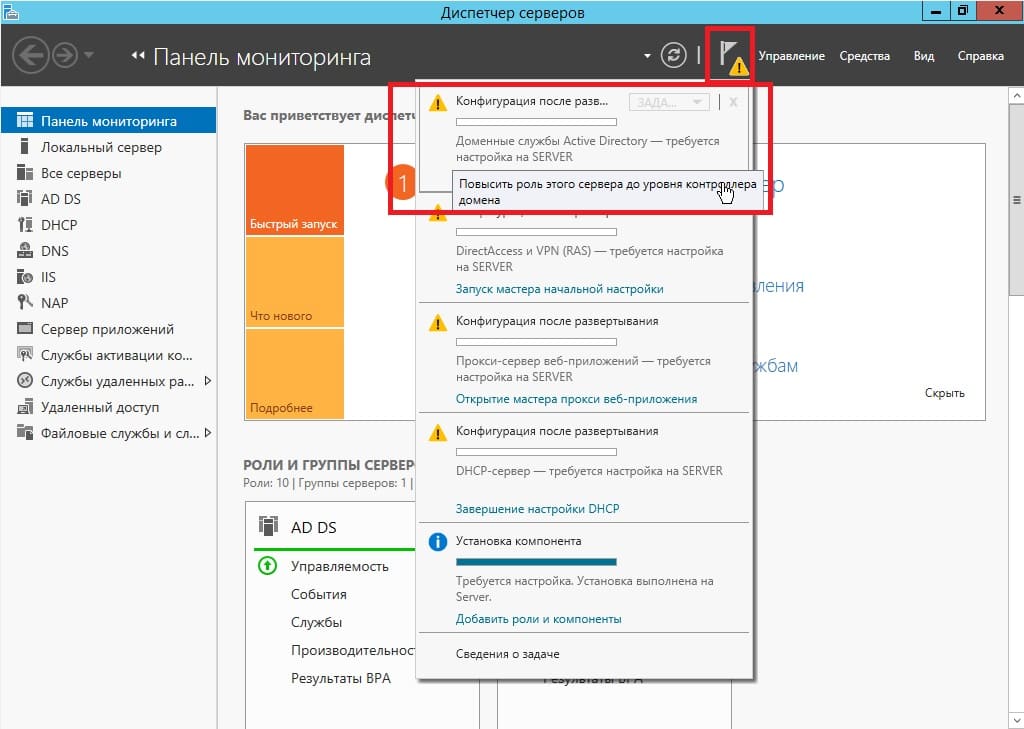

После установки Роли, в Server Manager нажимаем на значок Флажка с восклицательным знаком и выбираем Promote this server to a domain controller (Повысить этот сервер до контроллера домена). Запустится мастер конфигурирования AD DS.

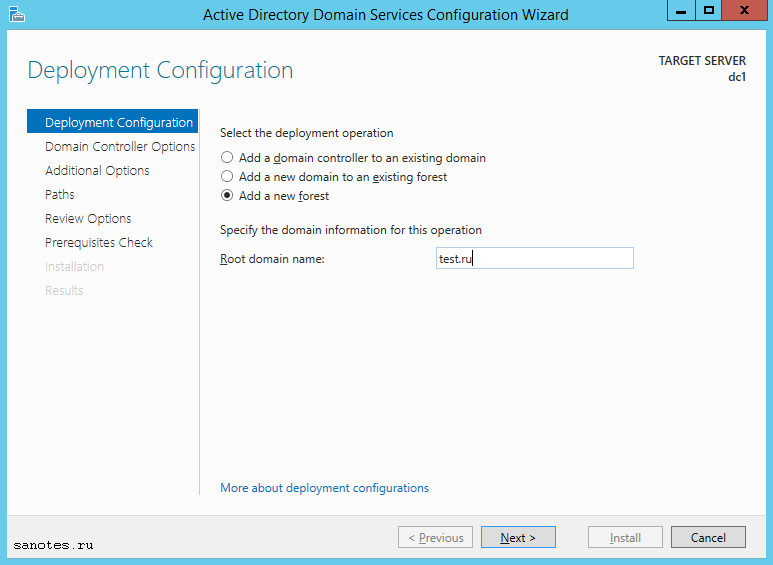

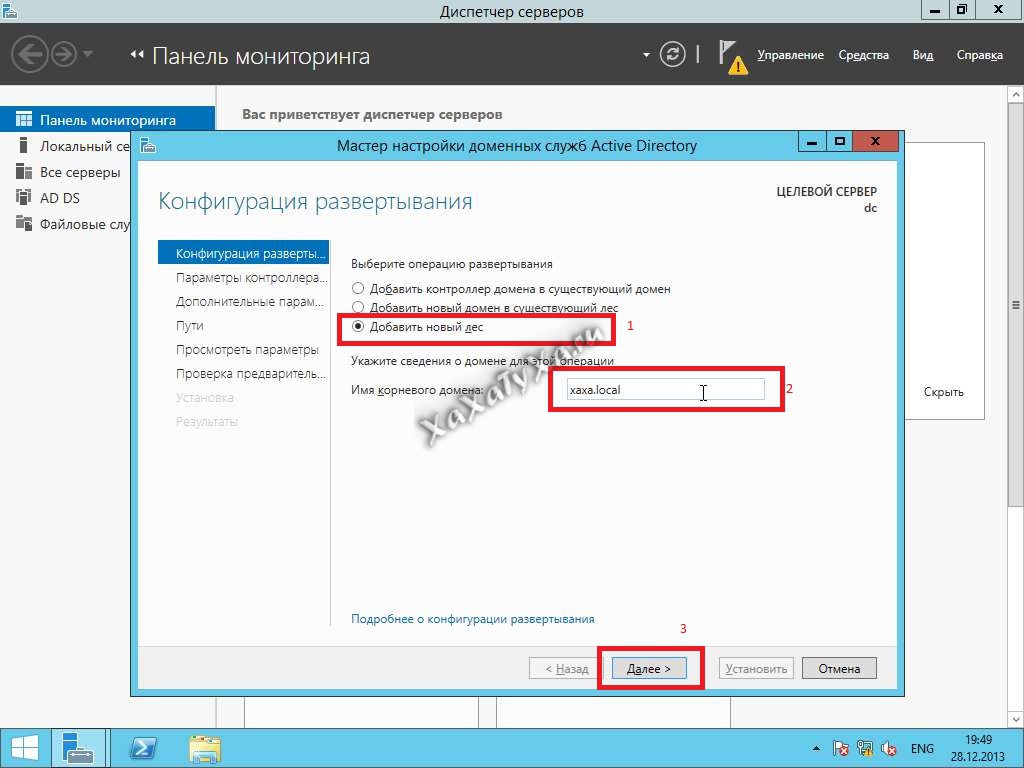

Необходимо выбрать вариант развертывания AD DS.

- Add a domain controller to an existing domain — добавить дополнительный контроллер домена в существующем домене.

- Add a new domain to an existing forest — добавить новый домен в существующем лесу:

- Tree Domain — корневой домен нового дерева в существующем лесу

- Child Domain — дочерний домен в существующем лесу

- Add New Forest — создать новый корневой домен в новом лесу.

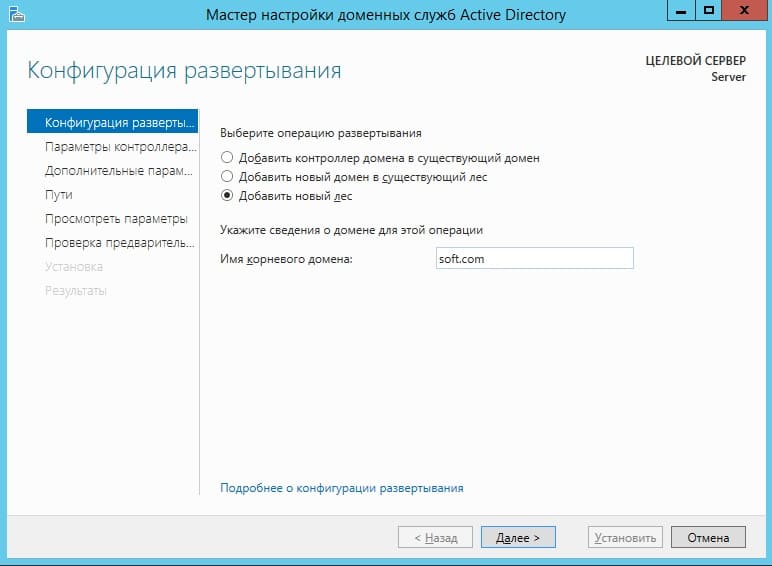

Выбираем вариант Add New Forest, указываем корневое имя домена, нажимаем Next.

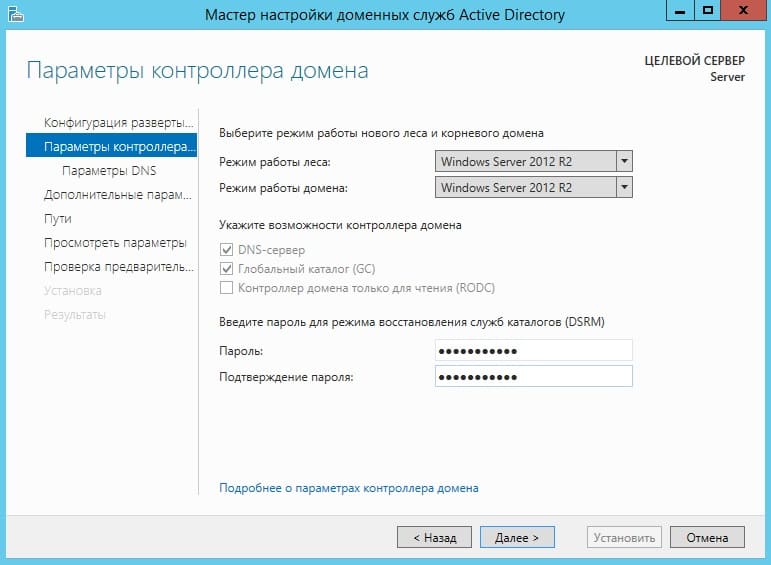

В параметрах контроллера домена оставляем по умолчанию функционал леса и домена, проверяем отмечен ли галочкой пункт Domain Name System (DNS), будет автоматически поднята роль DNS и задаем пароль для режима восстановления служб каталогов. Нажимаем Next.

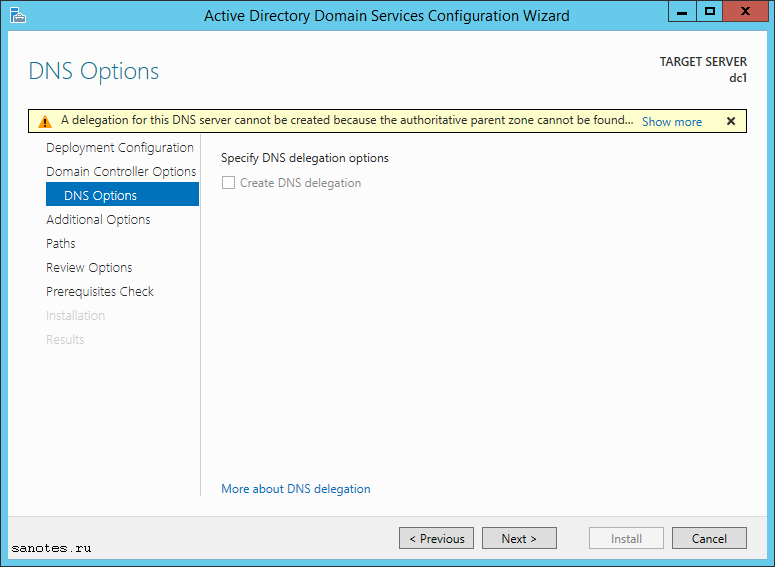

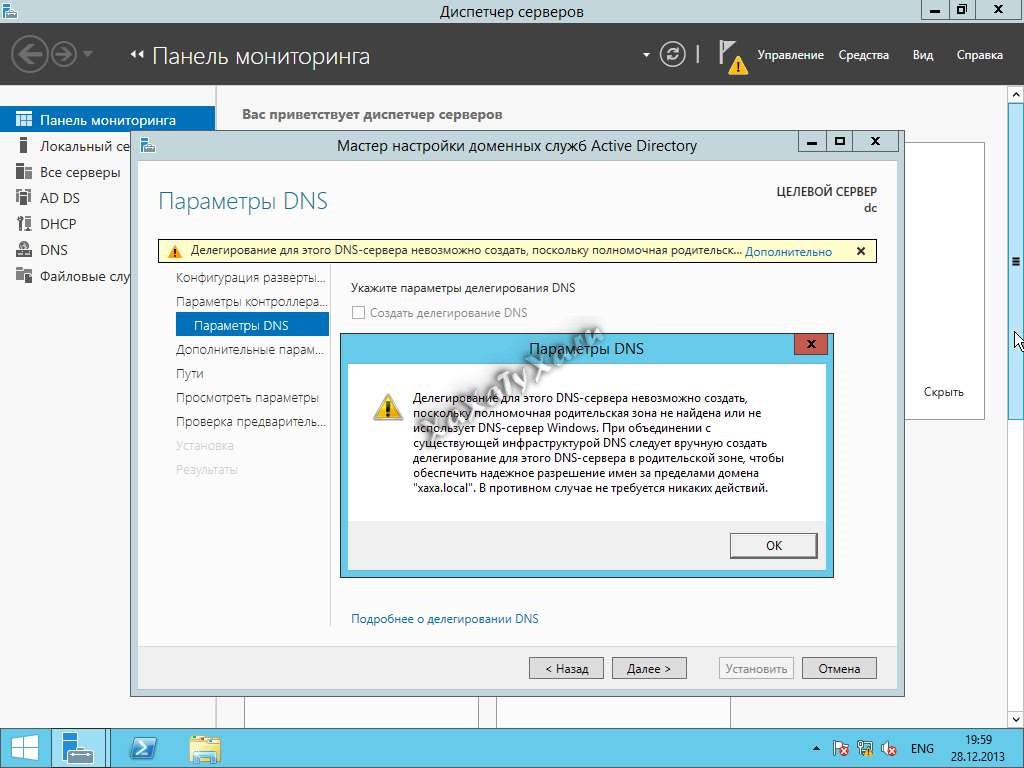

Не обращаем внимание на предупреждение ошибки делегирования для этого DNS-сервера, т.к. роль DNS поднимается в процессе конфигурации AD DS. Нажимаем Next.

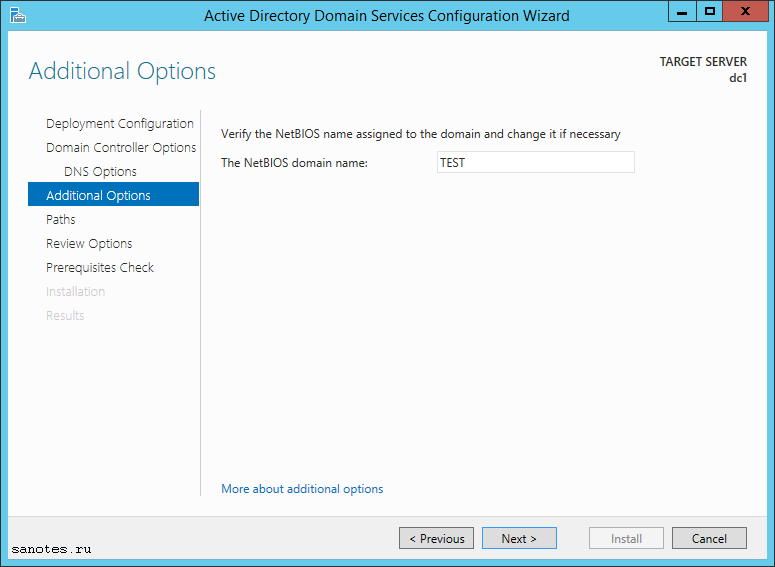

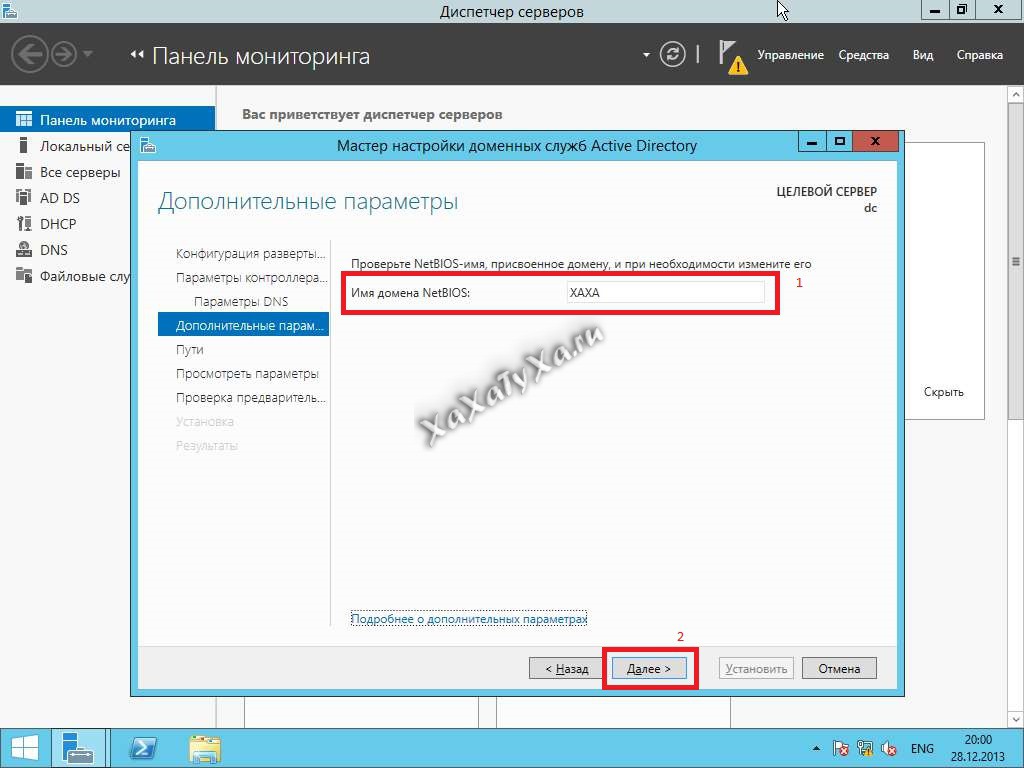

Оставляем подставленное мастером NetBIOS имя. Нажимаем Next.

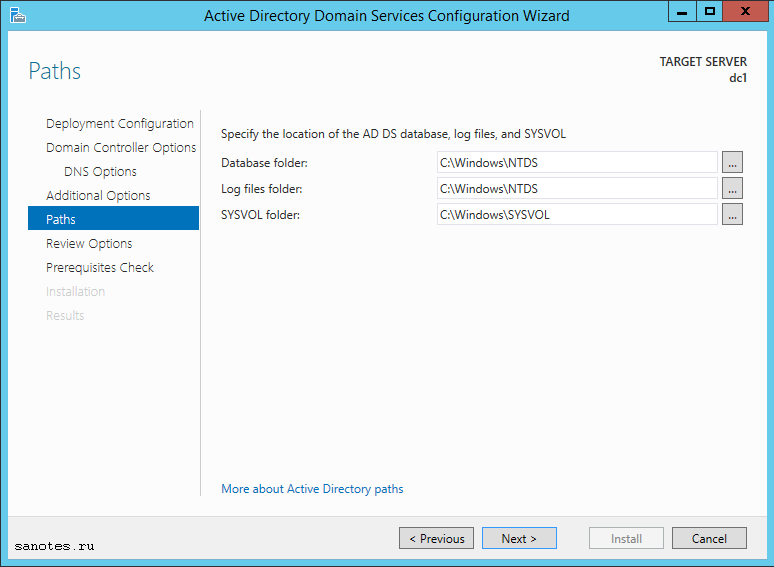

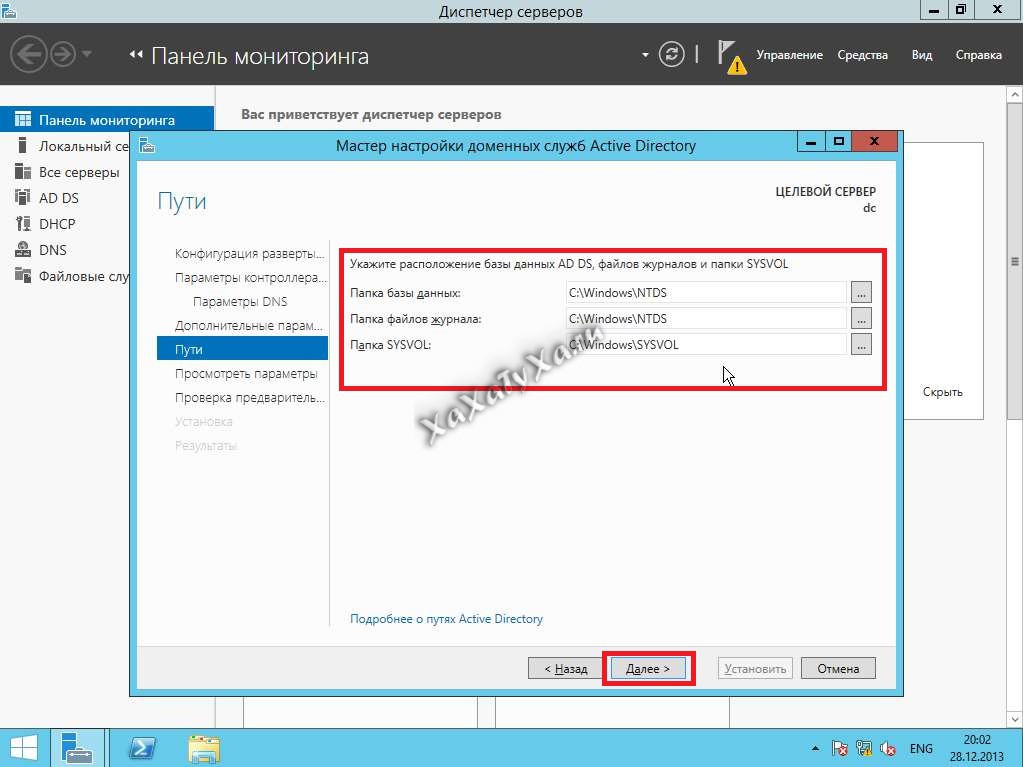

Пути к каталогам оставляем по-умолчанию. Нажимаем Next.

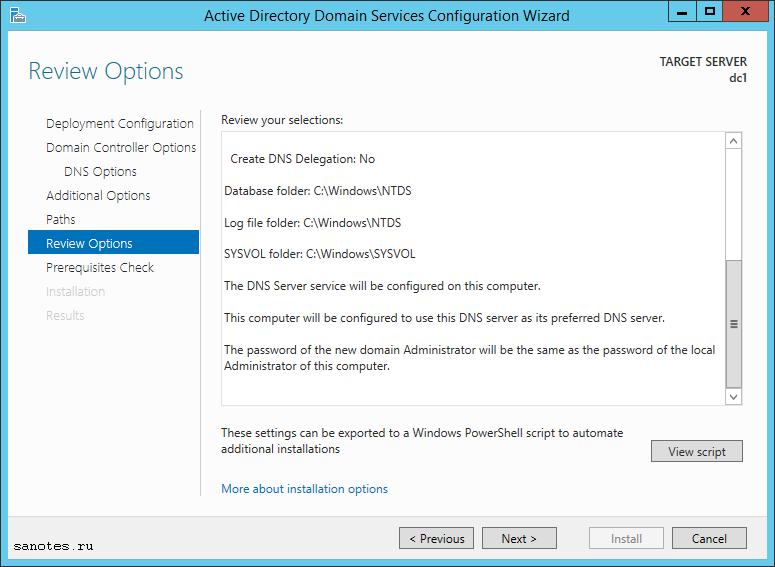

Вывод сводной информации по настройке AD DS. Нажимаем Next.

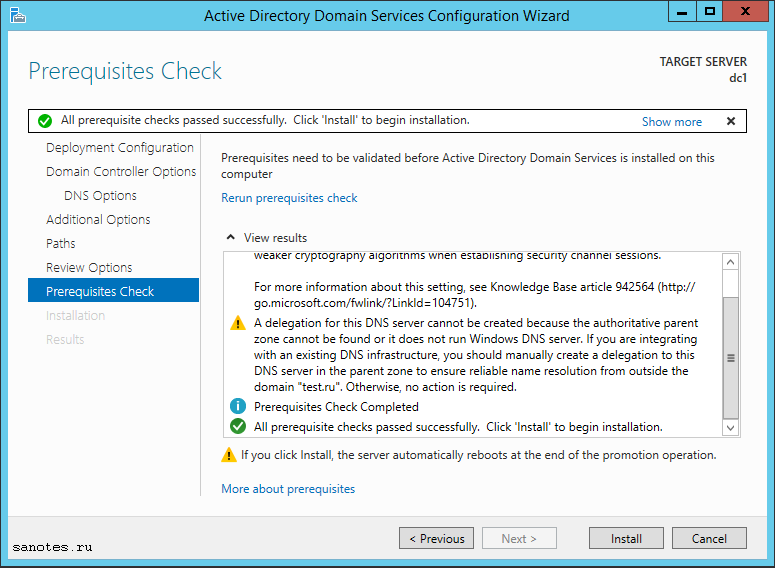

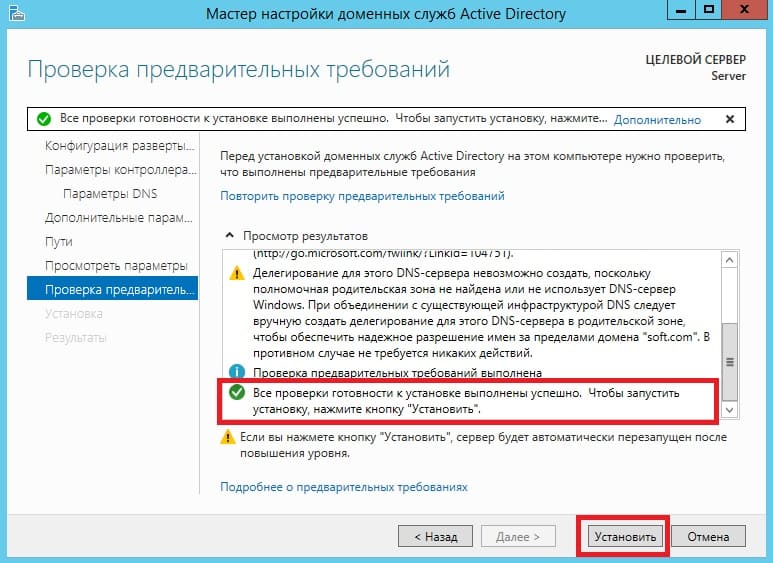

Дожидаемся выполнения предварительной проверки и если проверка прошла успешно, то мастер нам сообщит об этом: All prerequisite checks are passed successfully. Click «install» to begin installation. (Все предварительные проверки пройдены успешно. Нажмите кнопку «установить», чтобы начать установку.). Нажимаем Install.

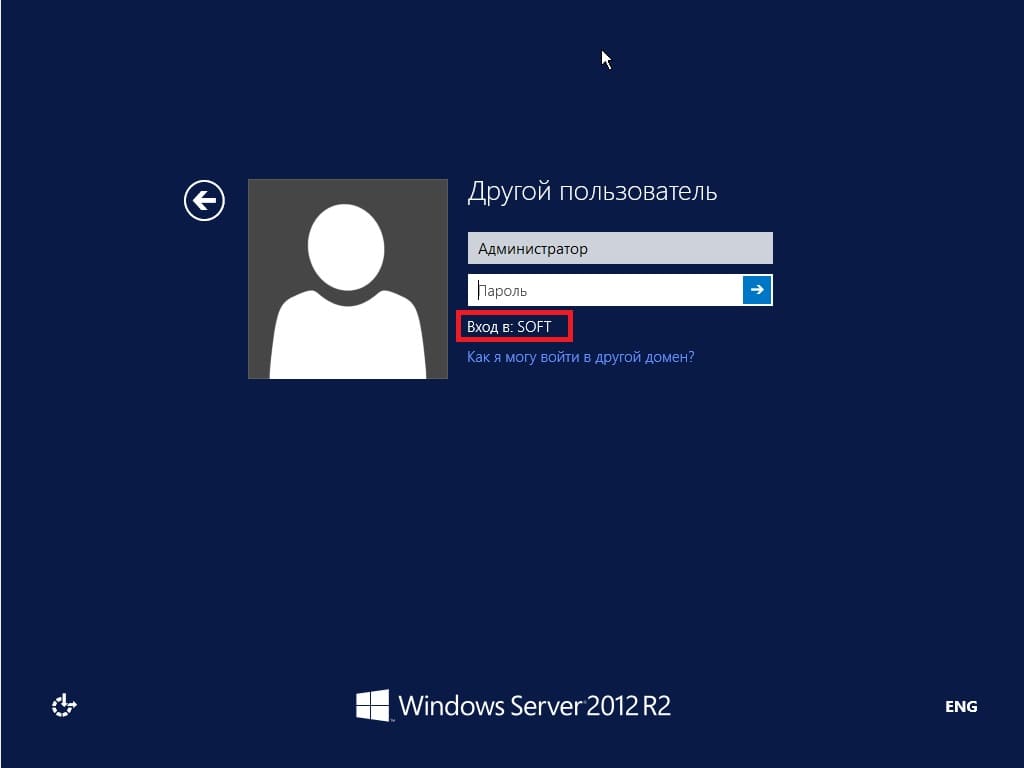

В ходе установки конфигурации AD DS, система будет перезагружена. После перезагрузки добавим зону обратного просмотра в DNS. Зоны обратного просмотра служат для разрешения IP-адресов в имена устройств.

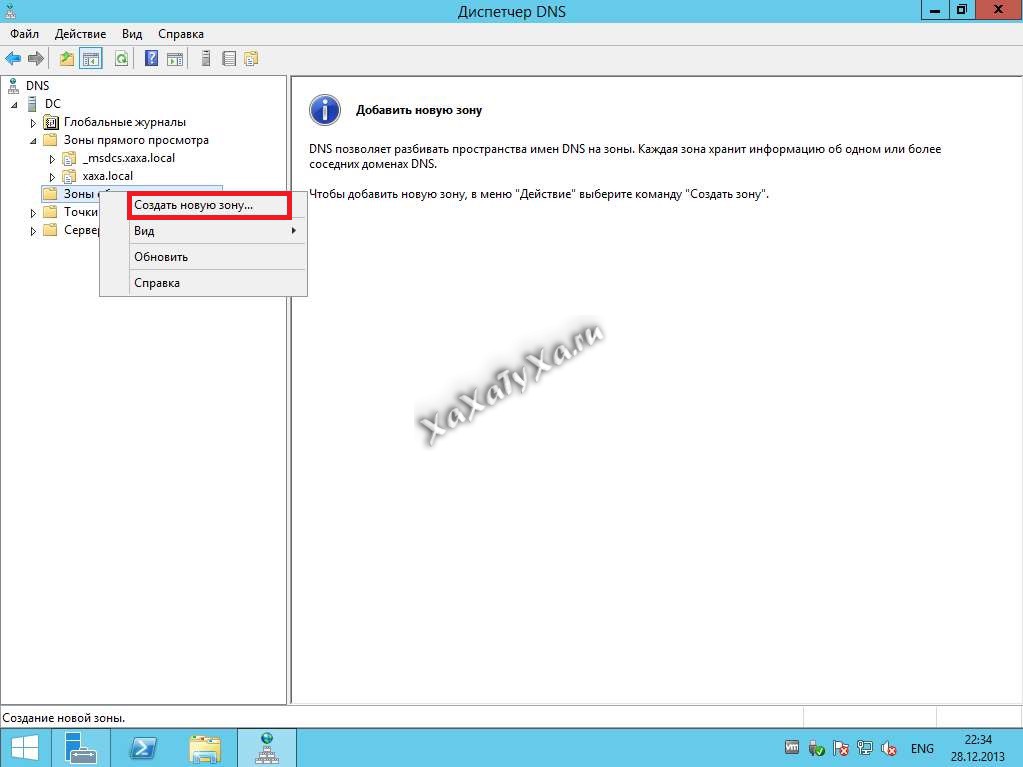

Запускаем Server Manager, выбираем роль DNS и на сервере жмем правой кнопкой мыши. Выбираем пункт DNS Manager (Диспетчер DNS).

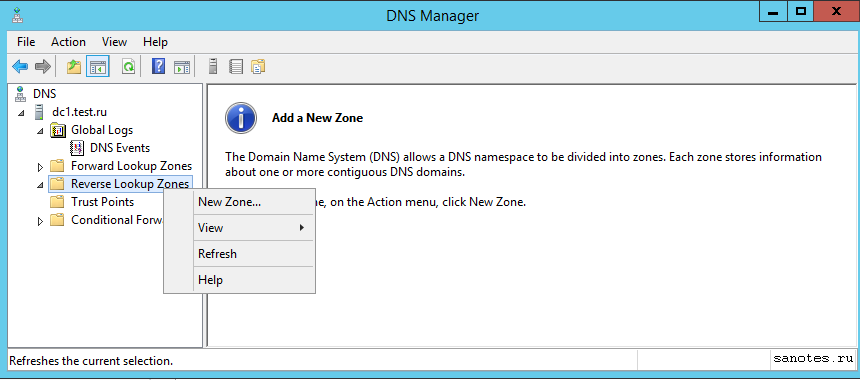

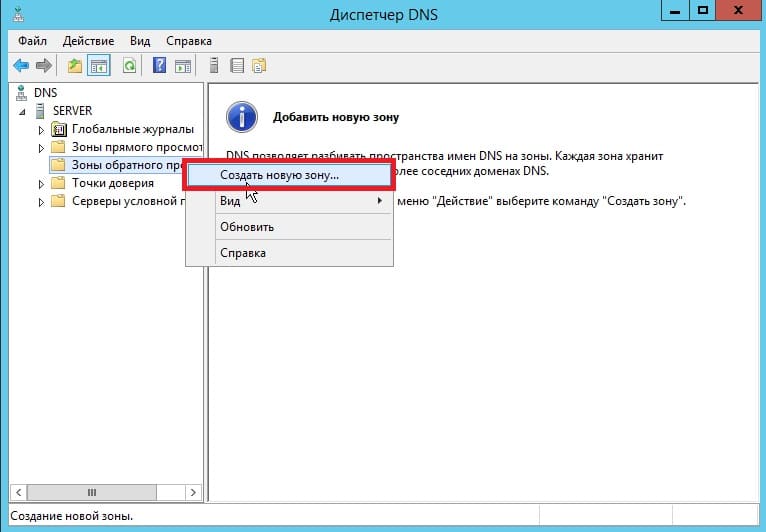

Выделяем вкладку Reverse Lookup Zones, нажимаем правой кнопкой и выбираем New Zone.

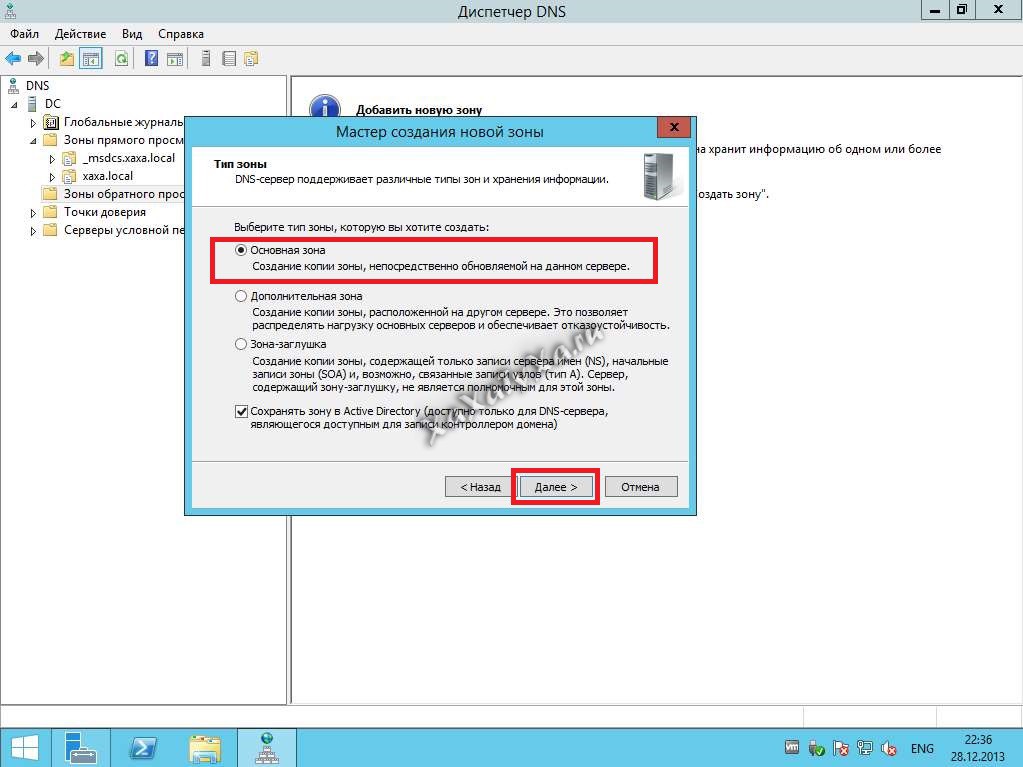

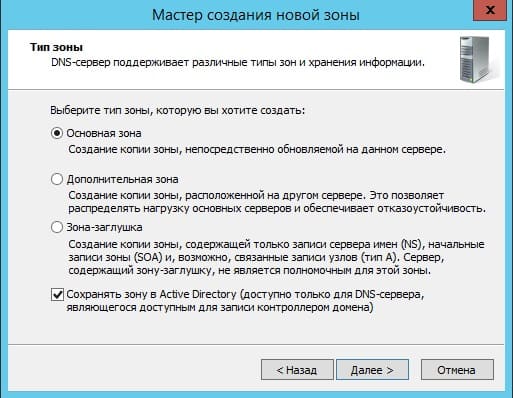

Задаем тип добавляемой зоны:

- Primary zone — Основная зона. Зона хранится на DNS-сервере, является основной. DNS-сервер становится основным источником сведений об этой зоне.

- Secondary zone — Дополнительная зона. DNS-сервер становится дополнительным источником сведений о зоне. Зона на этом сервере должна быть получена от другого удаленного компьютера DNS-сервера, который также хранит зону.

- Stub zone — Зона заглушка. DNS-сервер становится источником сведений только о полномочных серверах имен для этой зоны.

Выбираем Primary zone и нажимаем Next.

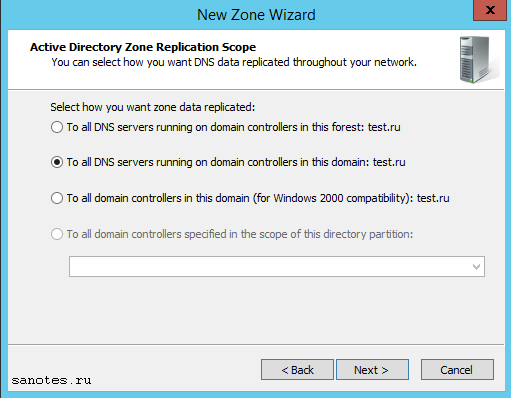

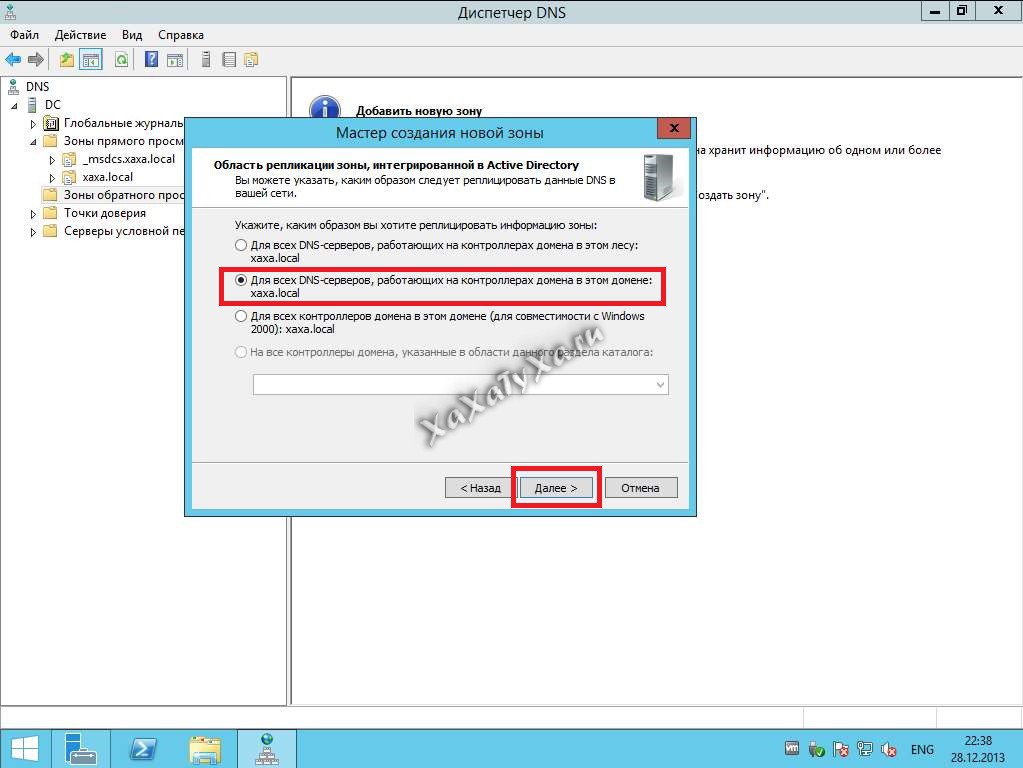

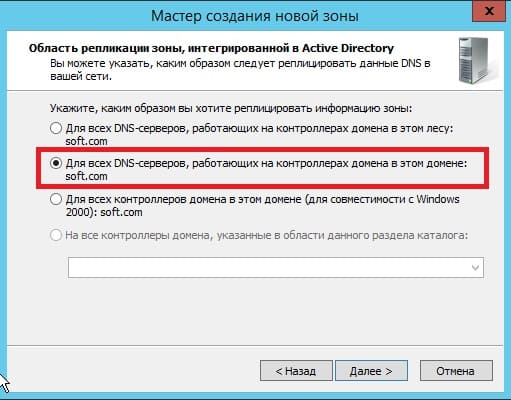

Предлагается выбрать как будет выполнятся репликация добавляемой зоны:

- То all DNS servers running on domain controllers in this forest — Репликации во всем лесу AD включая все деревья доменов.

- То all DNS servers running on domain controllers in this domain — Репликация внутри текущего домена и его дочерних доменов.

- То all domain controllers in this domain — Репликация на все контроллеры домена внутри текущего домена и его дочерних доменов.

- To all domain controllers specified in the scope of this directory partition — Репликация на все контроллеры домена, но DNS-зона располагается в специальном каталоге приложений. Поле будет доступно для выбора, после создания каталога.

Выбираем То all DNS servers running on domain controllers in this domain. Нажимаем Next.

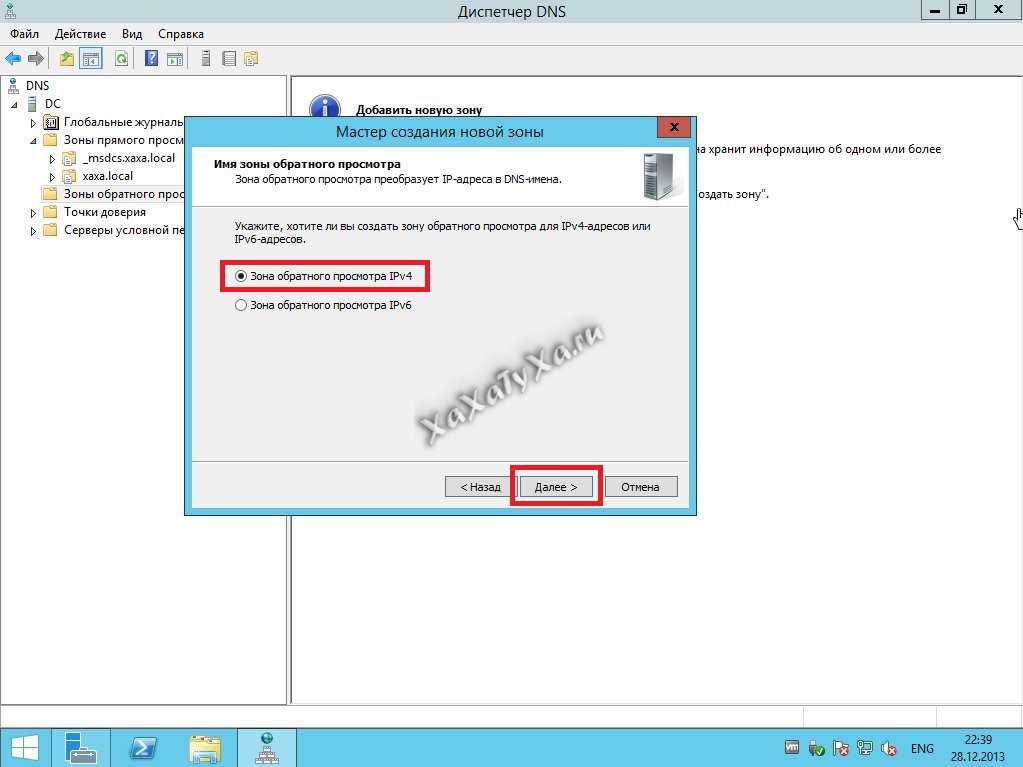

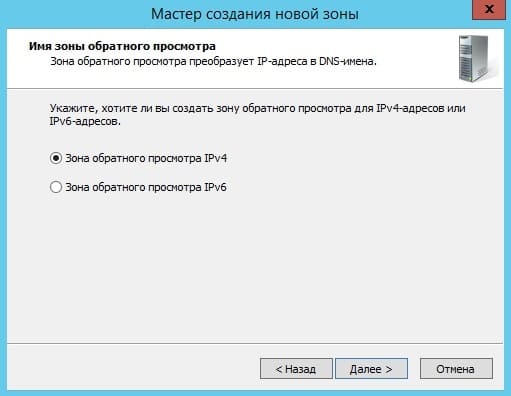

Выбираем протокол заданный по умолчанию IPv4 Reverse Lookup Zone. Нажимаем Next.

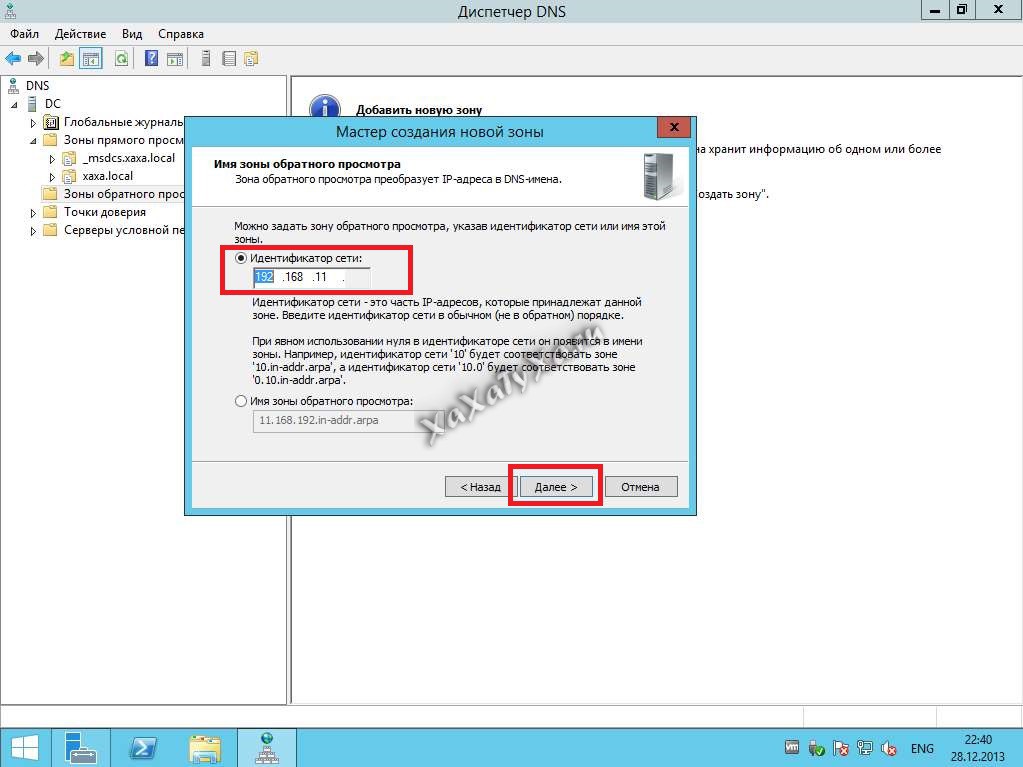

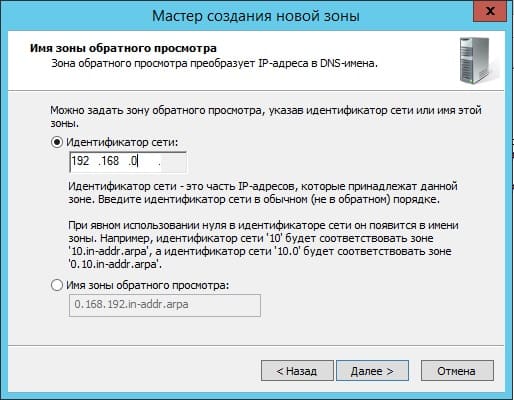

Задаем параметр Network ID. В моем случае 192.168.0. В поле Reverse Lookup Zone Name автоматически подставится адрес зоны обратного просмотра. Нажимаем Next.

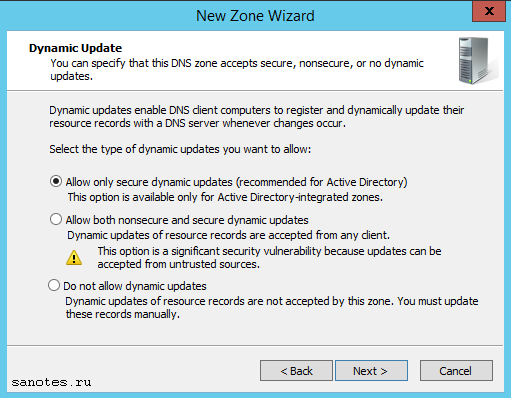

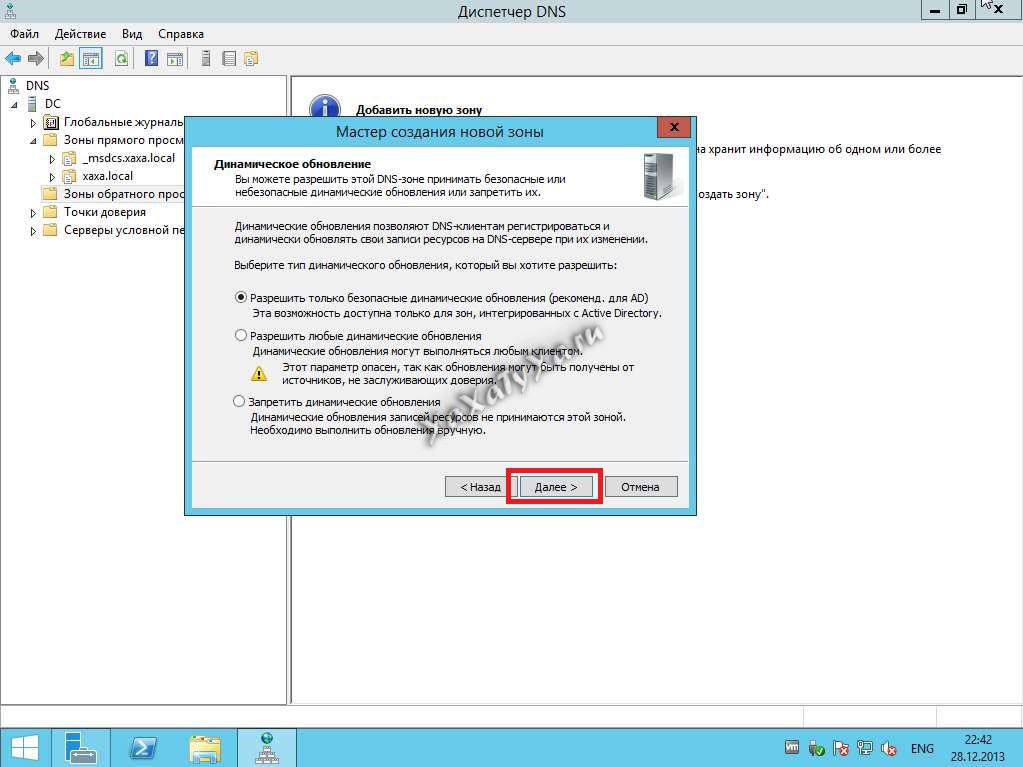

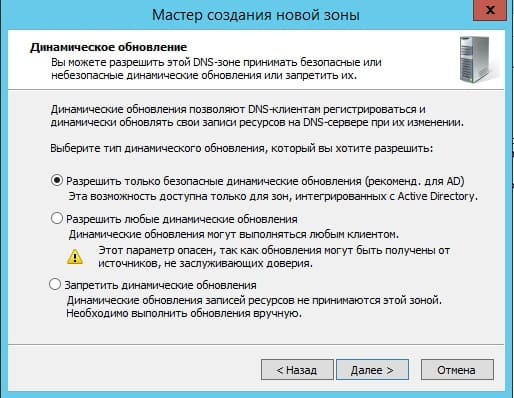

Выбор параметра динамического обновления:

- Allow only secure dynamic updates (recommended for Active Directory) — Разрешить только безопасные динамические обновления.

- Allow both nonsecure and secure dynamic updates — Разрешить любые динамические обновления, как безопасные так и нет.

- Do not allow dynamic updates — Не разрешать динамические обновления.

Выбираем Allow both nonsecure and secure dynamic updates. Нажимаем Next.

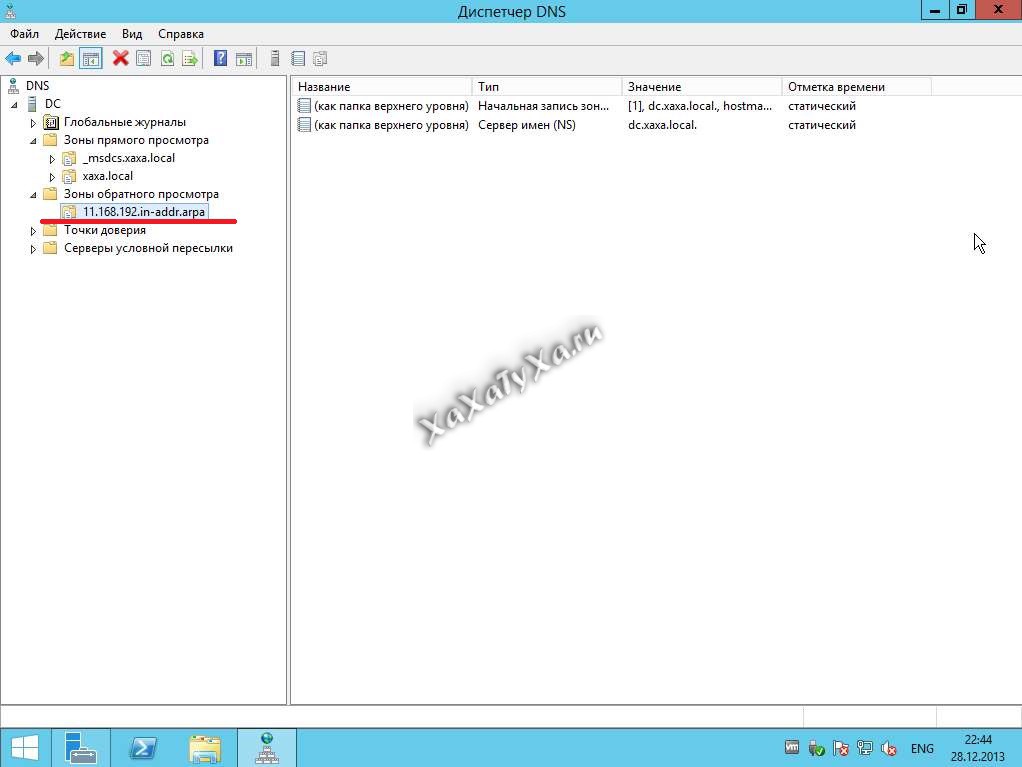

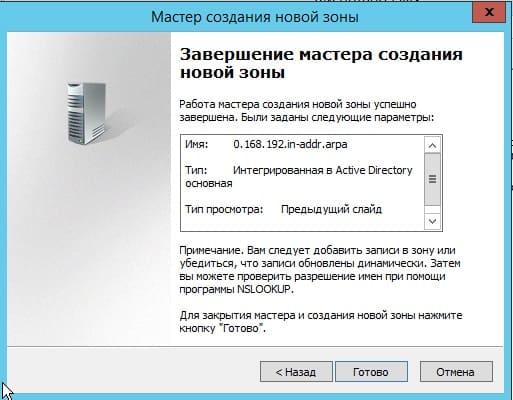

В завершении добавлении зоны обратного просмотра нажимаем Finish.

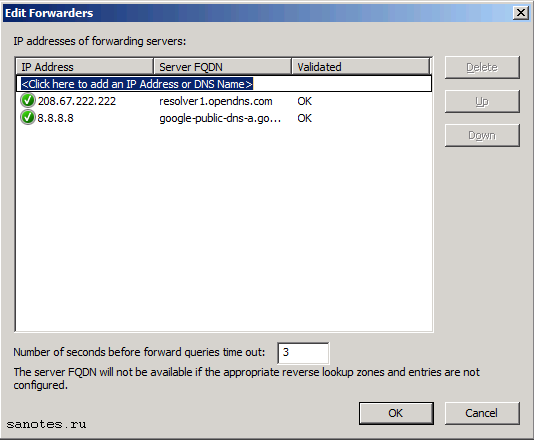

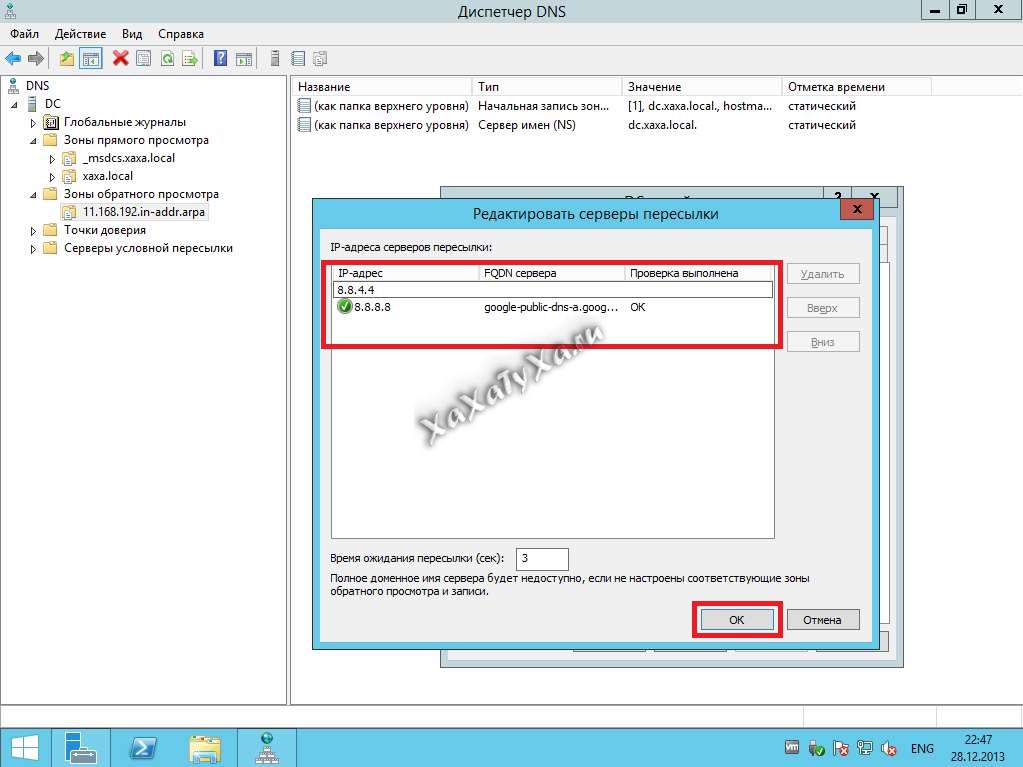

Теперь укажем Forwarders (Серверы пересылки). Серверы пересылки служат для того чтобы кэшировать и перенаправлять DNS-запросы с локального DNS-сервера на внешний DNS-сервер в сети интернет. Это нужно для того чтобы локальные компьютеры доменной сети смогли получить доступ в интернет.

В оснастке DNS Manage (Диспетчер DNS) выделяем наш сервер и нажимаем правой кнопкой мыши. Выбираем Properties. Переходим во вкладку Forwarders и нажимаем на Edit.

В поле <Click here to add an IP Address or DNS Name> вбиваем IP-адрес или DNS имя, например провайдера или можно 8.8.8.8 (DNS Google). Нажимаем OK.

Теперь локальные компьютеры состоящие в доменной сети, смогут выходить в интернет.

Поднимаем службу DHCP и выполняем настройку ее

Добавляем новую роль Server Manager — Manage — Add Roles and Features. Выбираем первый пункт Role-based or feature-based installation (Базовая установка ролей и компонентов). Нажимаем Next.

Выбираем Select a server from the server pool и выбираем сервер на котором будет развернута роль. Нажимаем Next.

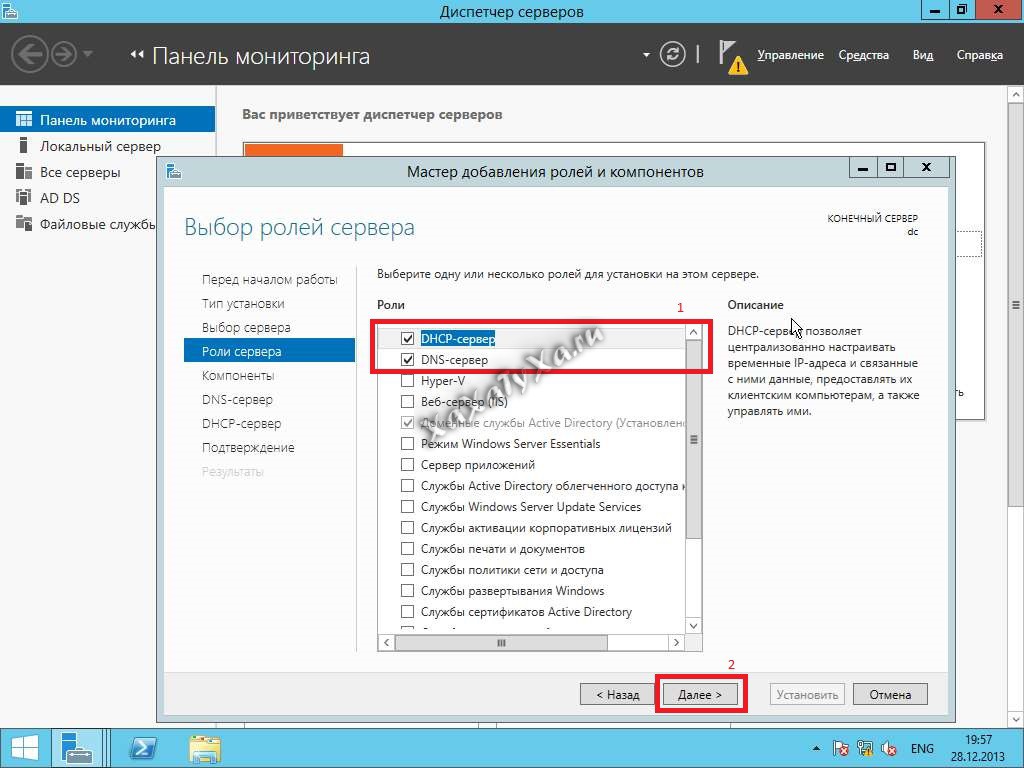

Отмечаем галочкой роль DHPC Server, в подтверждающем запросе добавления роли и компонентов, необходимых для установки DHCP Server нажимаем Add Features и после нажимаем Next.

В моем случае дополнительные компоненты не нужны, поэтому нажимаю Next.

Информационная страница на которой обращается внимание на то что необходимо настроить на компьютере статический IP-адрес и перед установкой DHCP сервера нужно спланировать подсеть, области и исключения. Нажимаем Next.

На завершающем этапе установки, нажимаем Install.

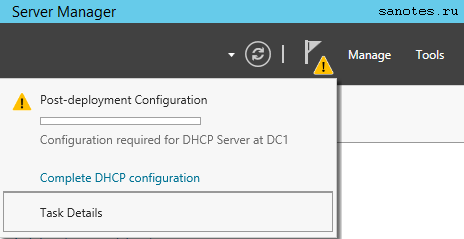

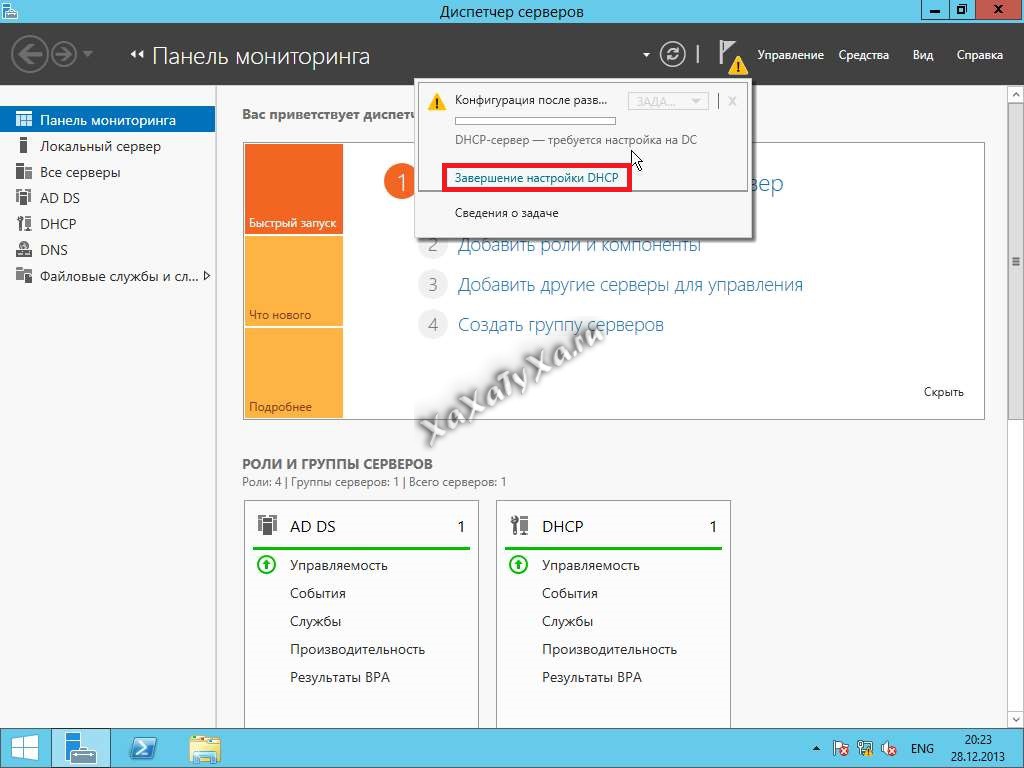

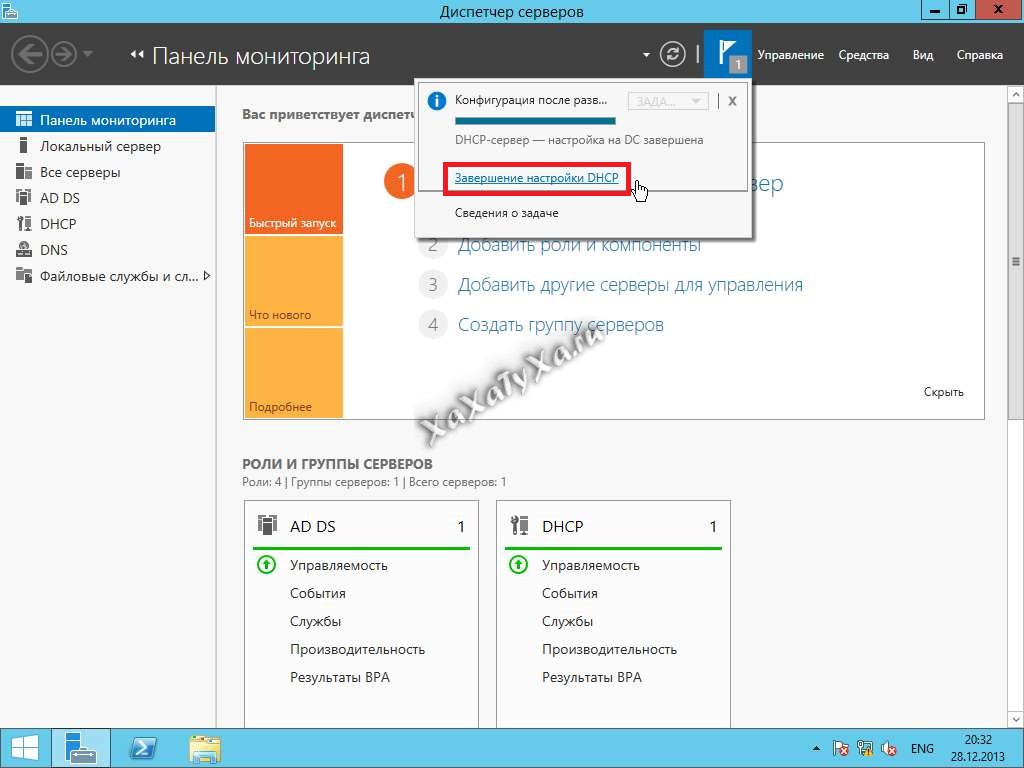

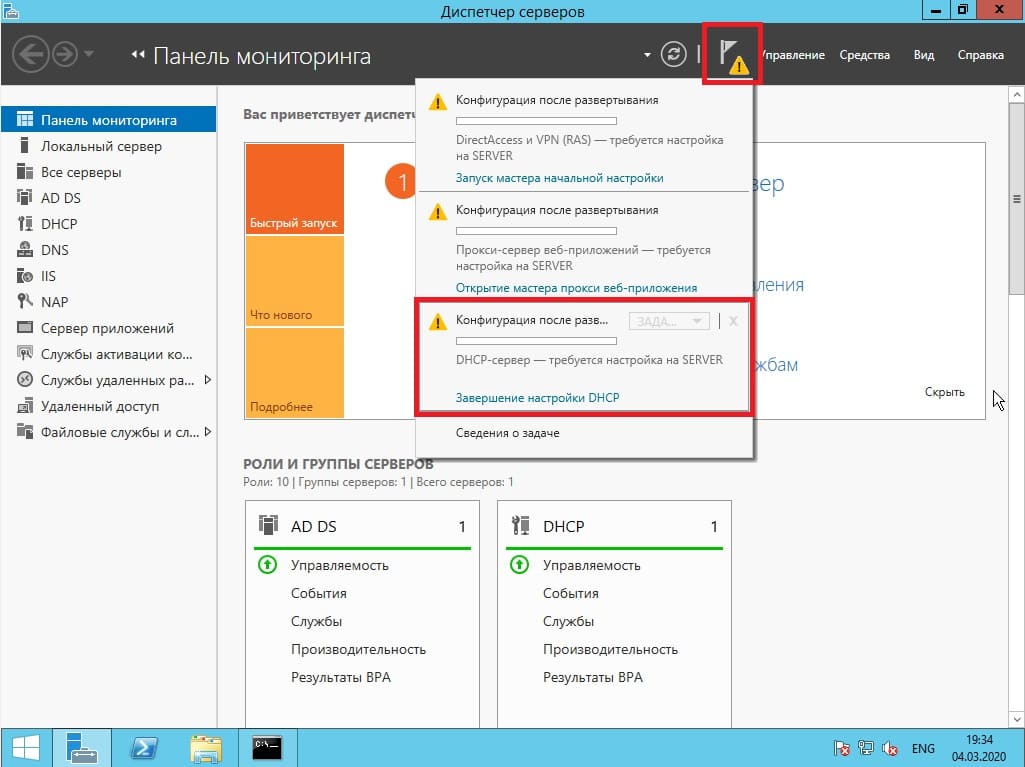

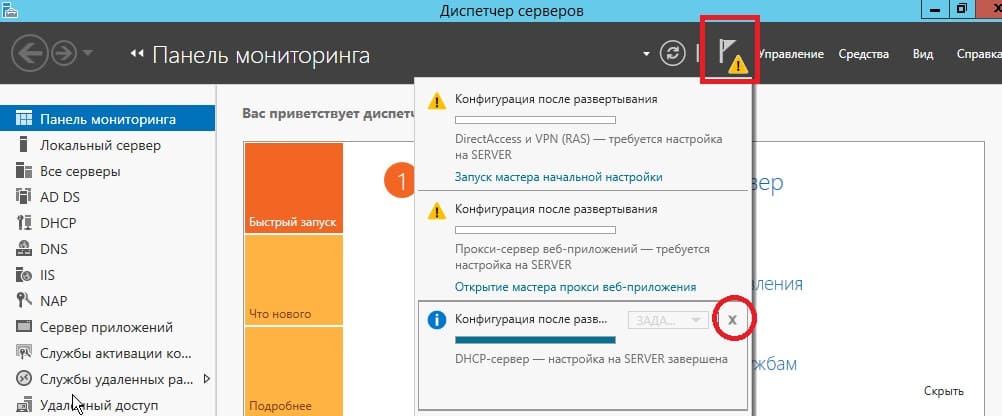

После установки Роли, в Server Manager нажимаем на значок Флажка с восклицательным знаком и выбираем Complete DHCP configuration (Завершить конфигурацию DHCP). Запустится мастер после установочной конфигурации DHCP.

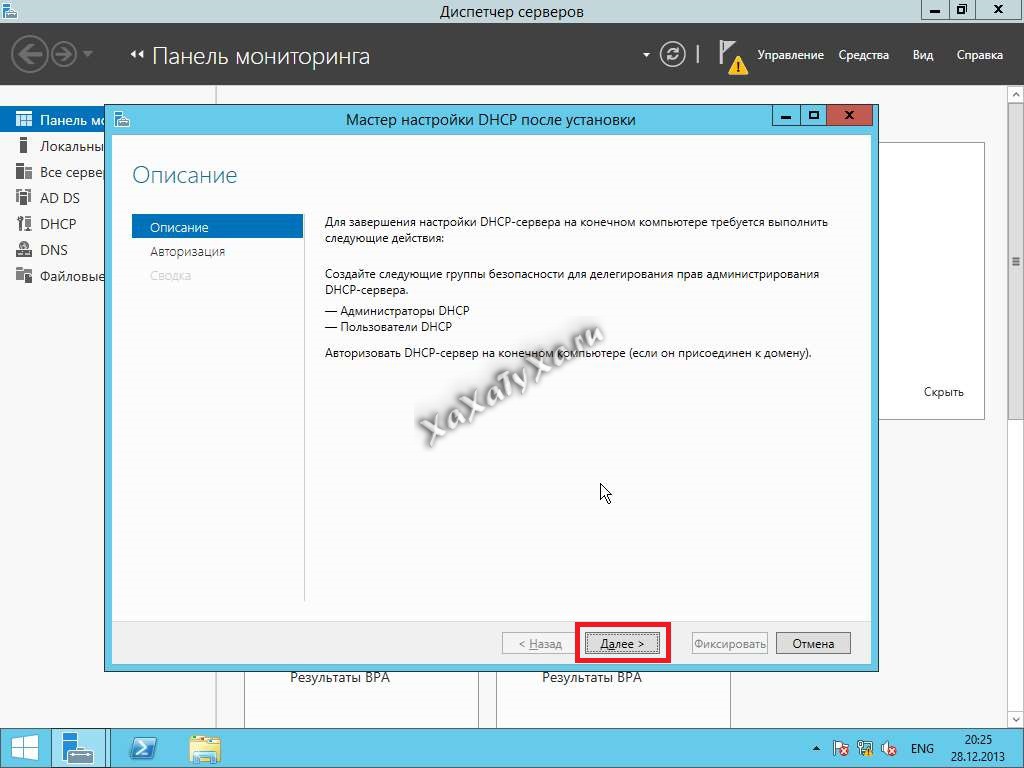

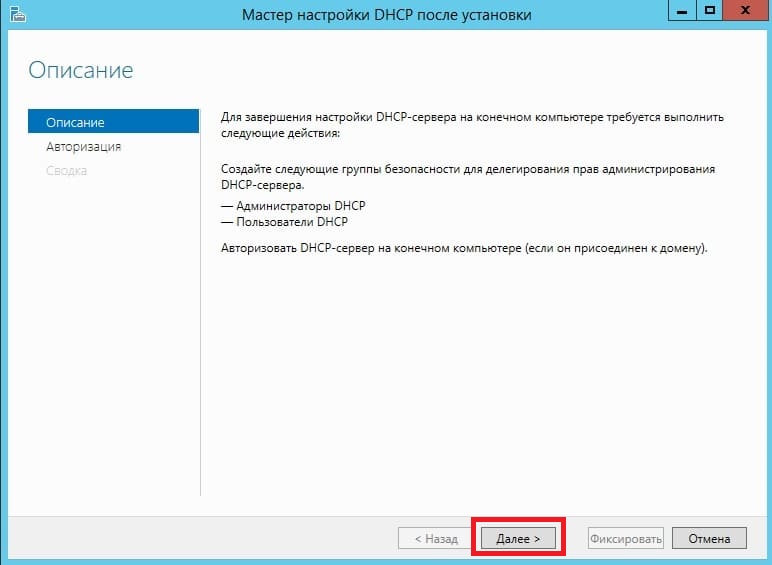

Информационная страница, на которой сообщается что будут созданы группы безопасности администратора и пользователя DHCP-сервера, и будет произведена авторизация в AD. Нажимаем Next.

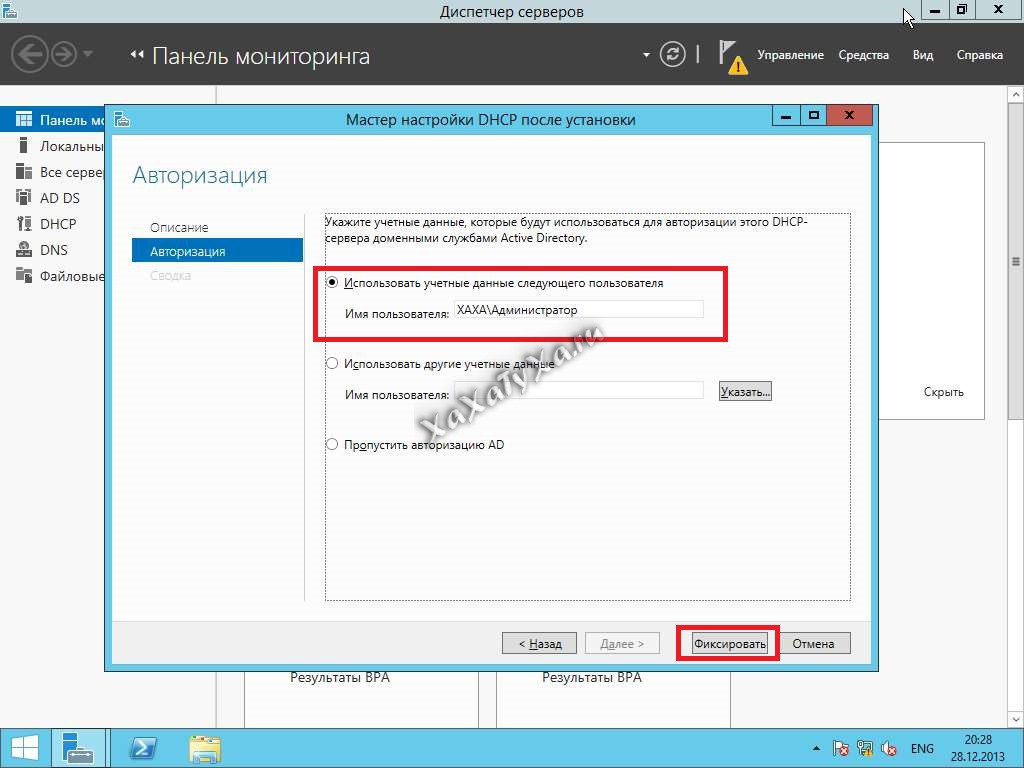

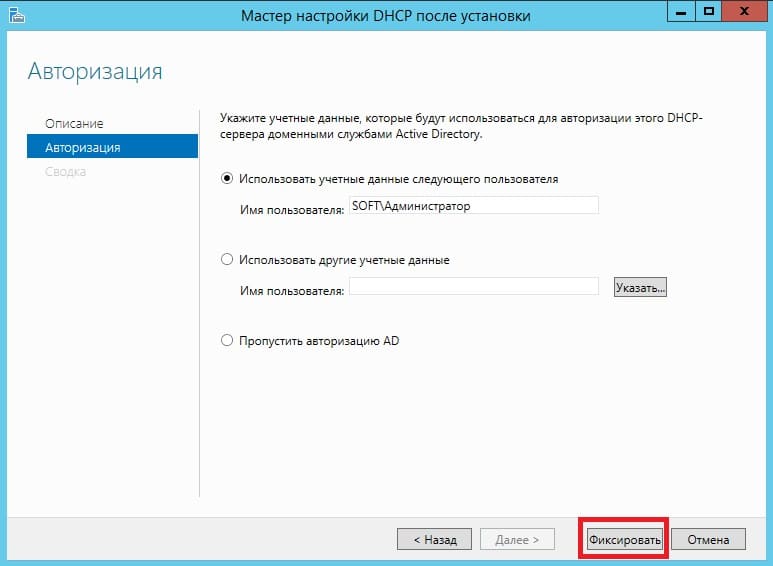

На следующем экране нажимаем Commit что бы завершить процесс авторизации в Active Directory.

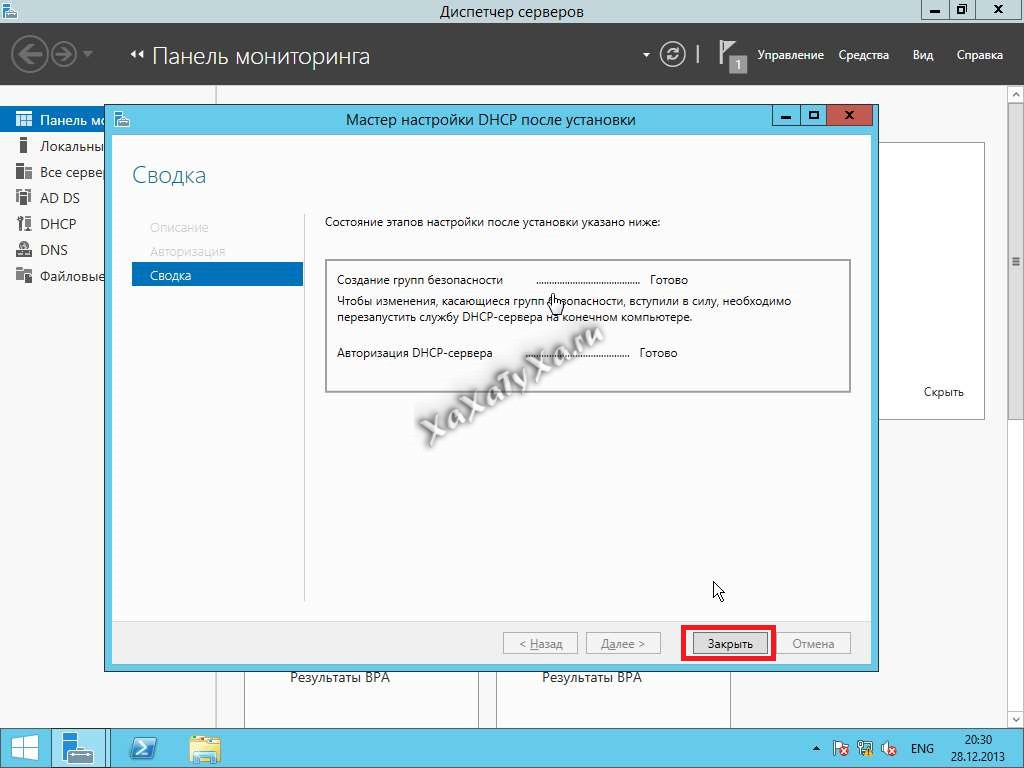

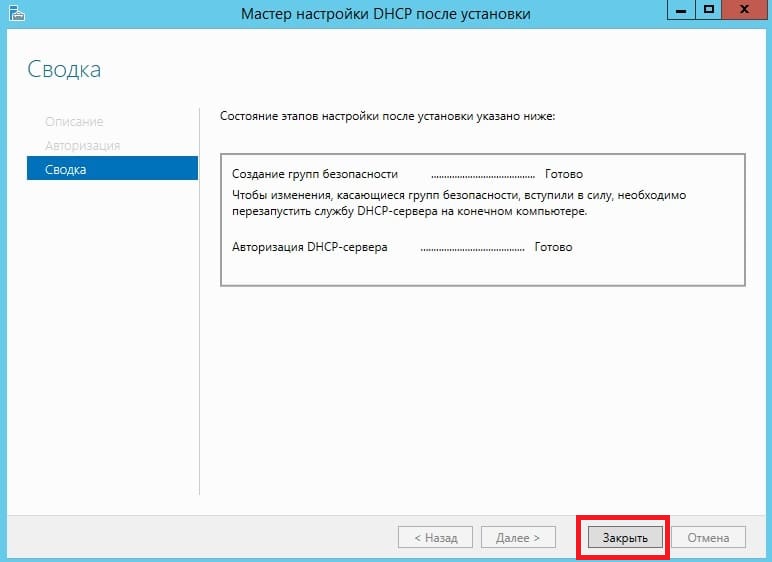

Если процесс создания групп безопасности и авторизация в AD прошли успешно, то получим вывод Done. Нажимаем Close.

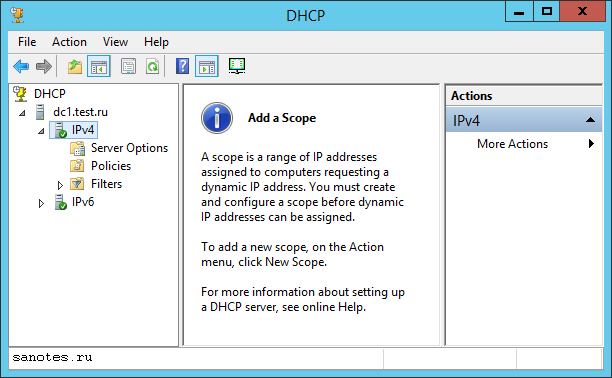

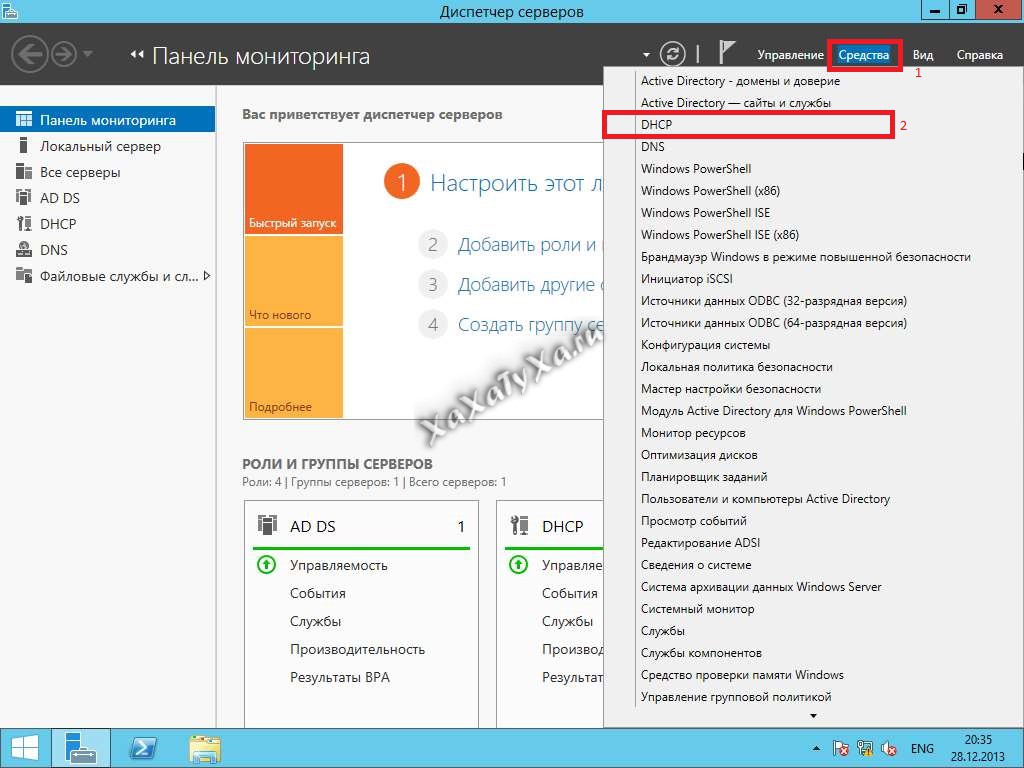

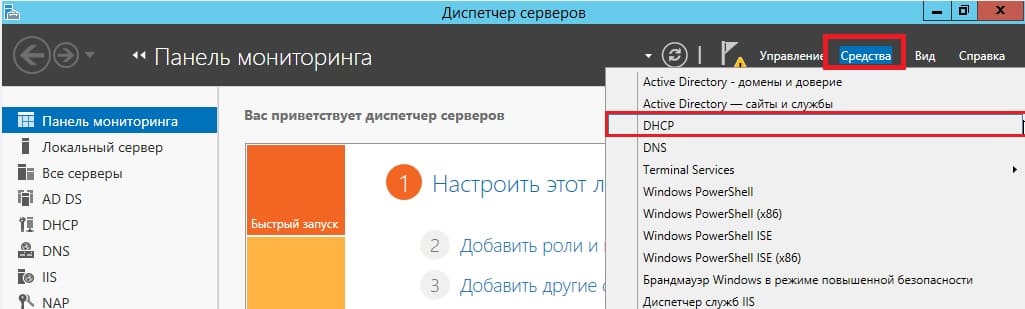

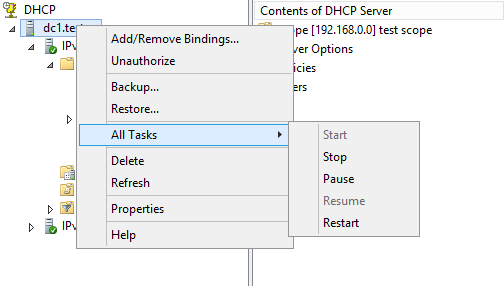

Запускаем Server Manager, выбираем роль DHCP и на сервере жмем правой кнопкой мыши. Выбираем пункт DHCP Manager (Диспетчер DHCP).

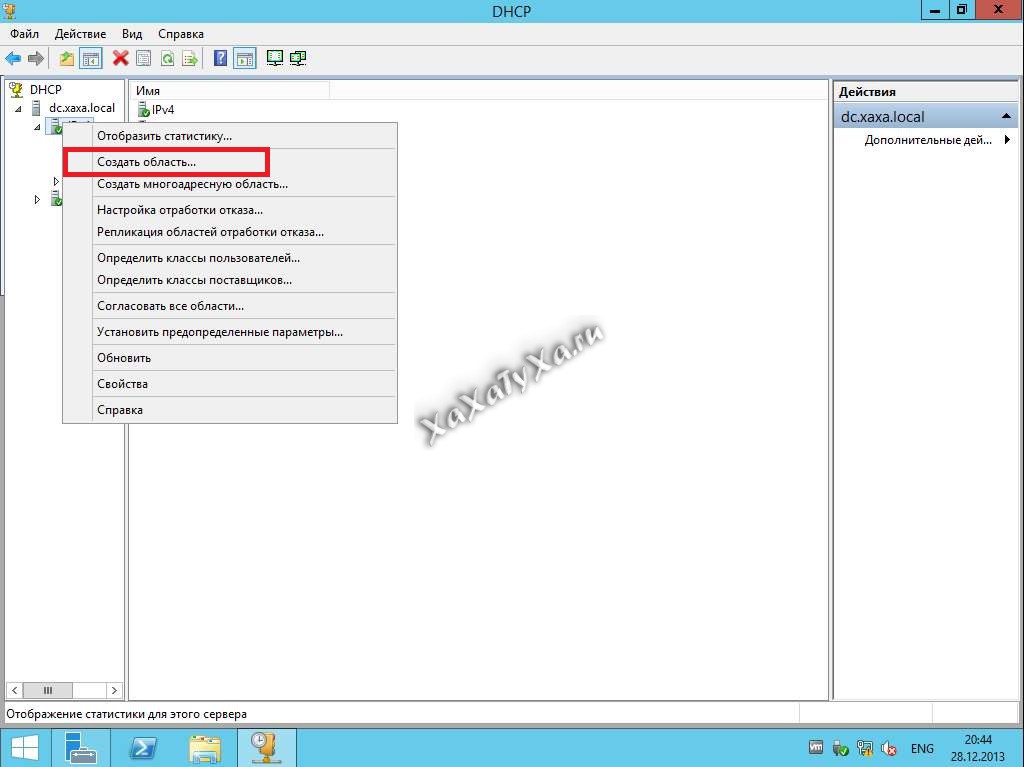

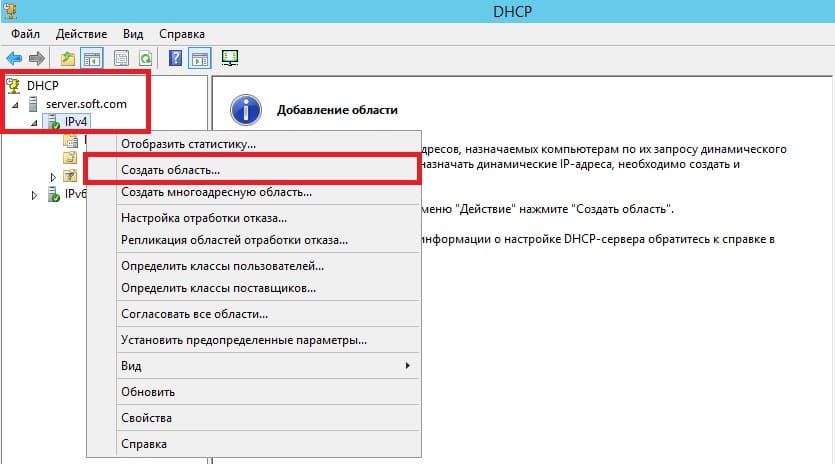

Выполним настройку DHCP. Создадим рабочий диапазон адресов из которого будут выдаваться адреса клиентам. Создавать диапазон будем в зоне IPv4. Выбираем протокол IPv4 и нажимаем Action — New Scope… или на иконку отмеченную ниже.

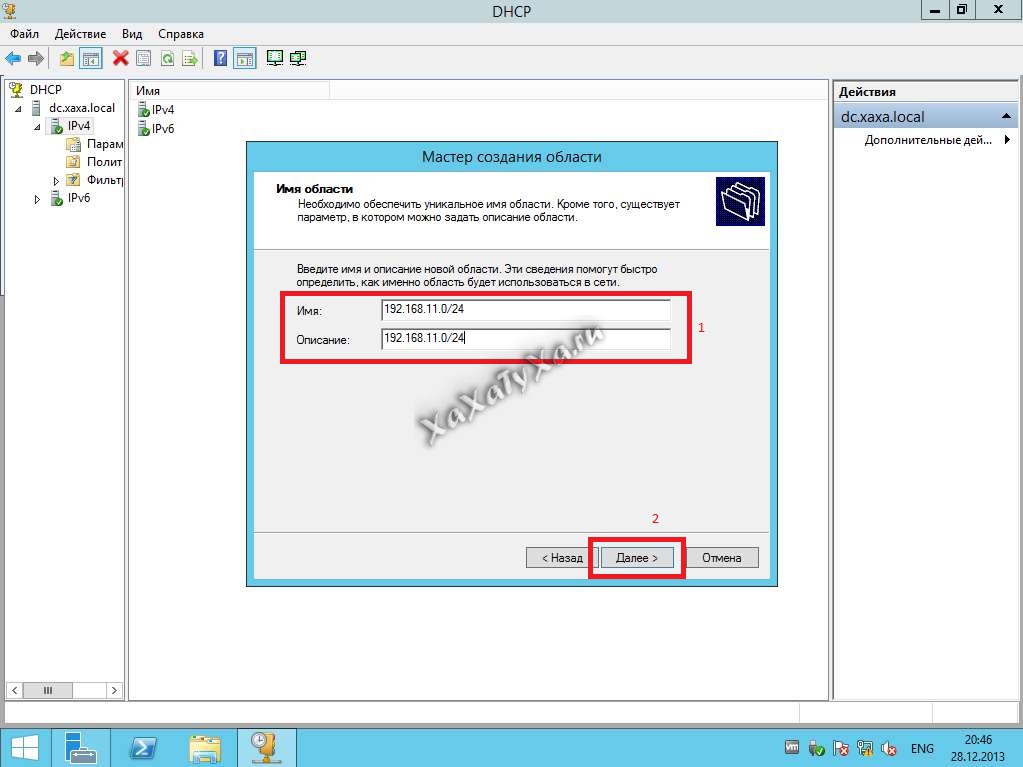

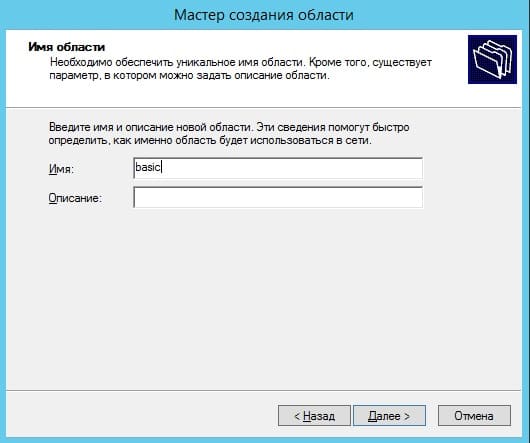

Задаем имя области и ее описание. Нажимаем Next.

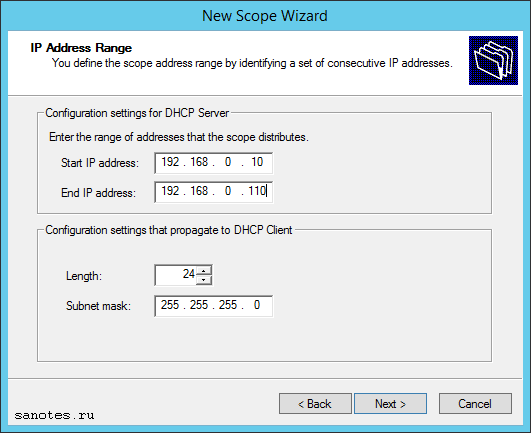

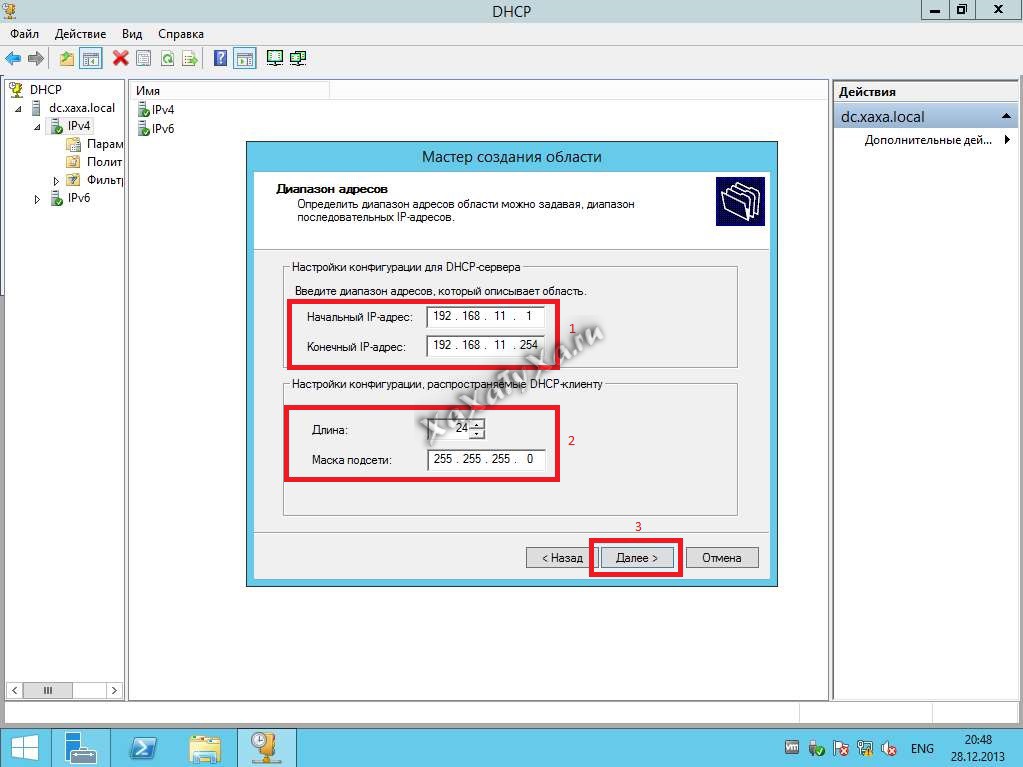

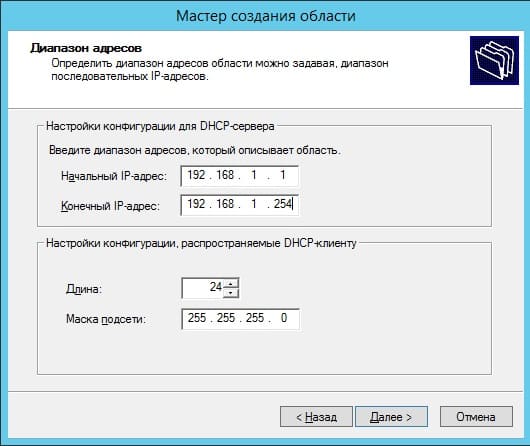

Определяем начальный и конечный адрес диапазона подсети. Нажимаем Next.

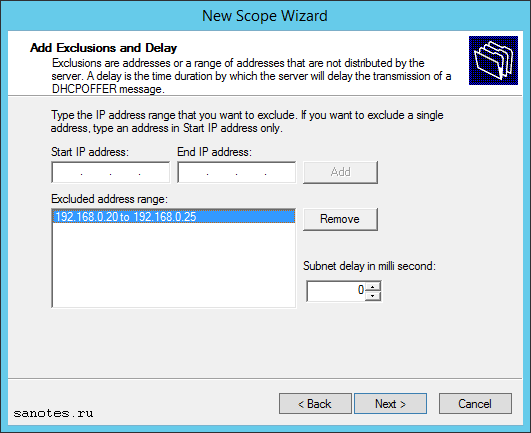

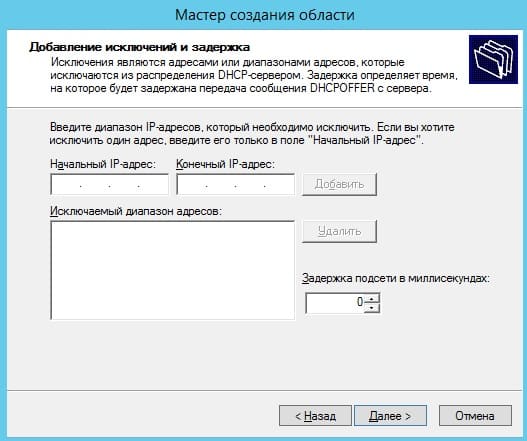

По желанию можно задать диапазон адресов которые не будут выдаваться клиентам. Для задания диапазона исключения указываем начальный адрес и конечный и нажимаем Add. По окончании нажимаем Next.

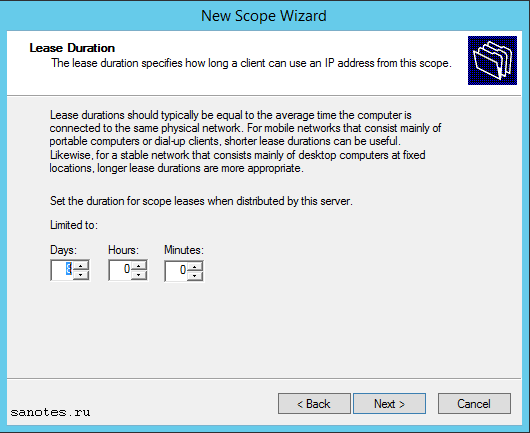

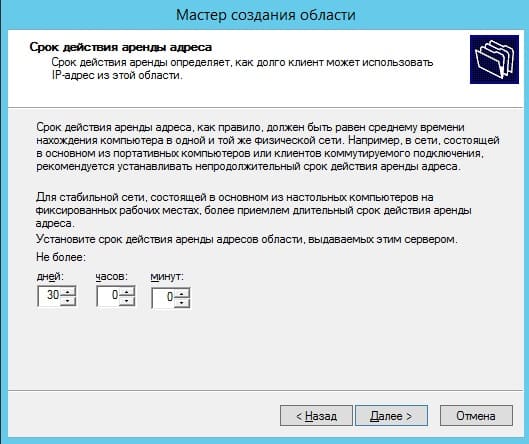

Задаем время аренды выданного IP-адреса. Нажимаем Next.

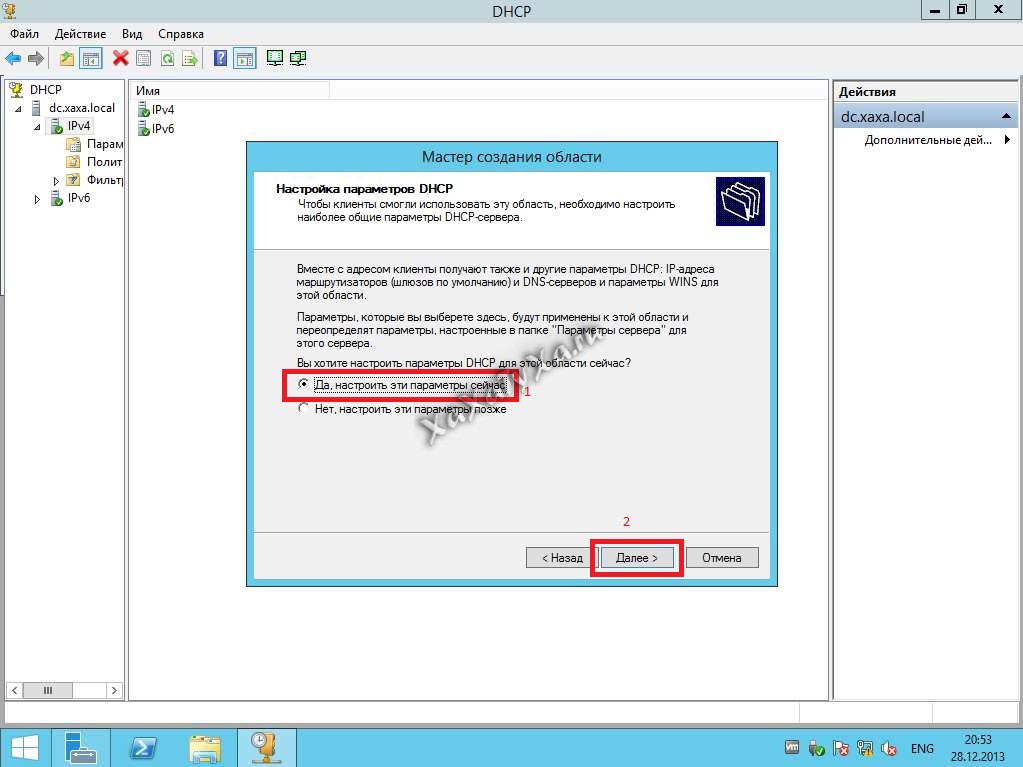

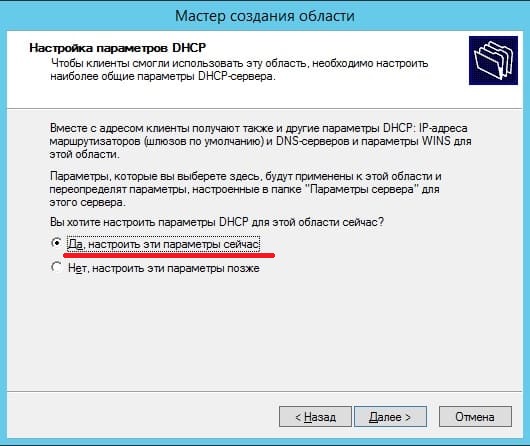

Указываем Yes, I want to configure these options now (Да, я хочу настроить опции сейчас). Нажимаем Next.

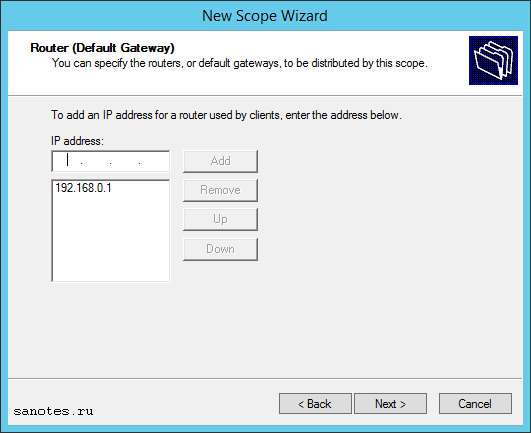

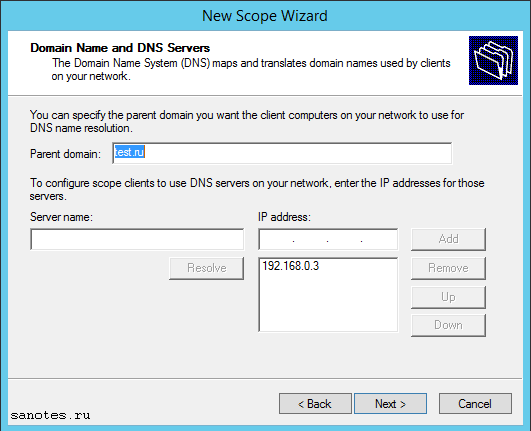

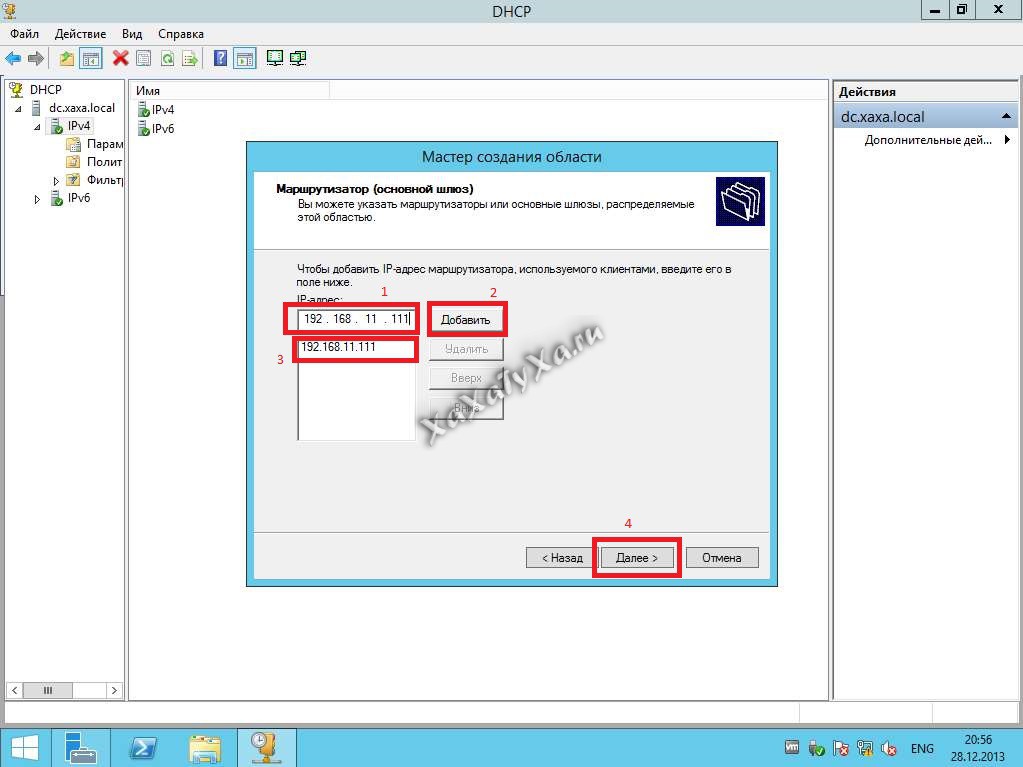

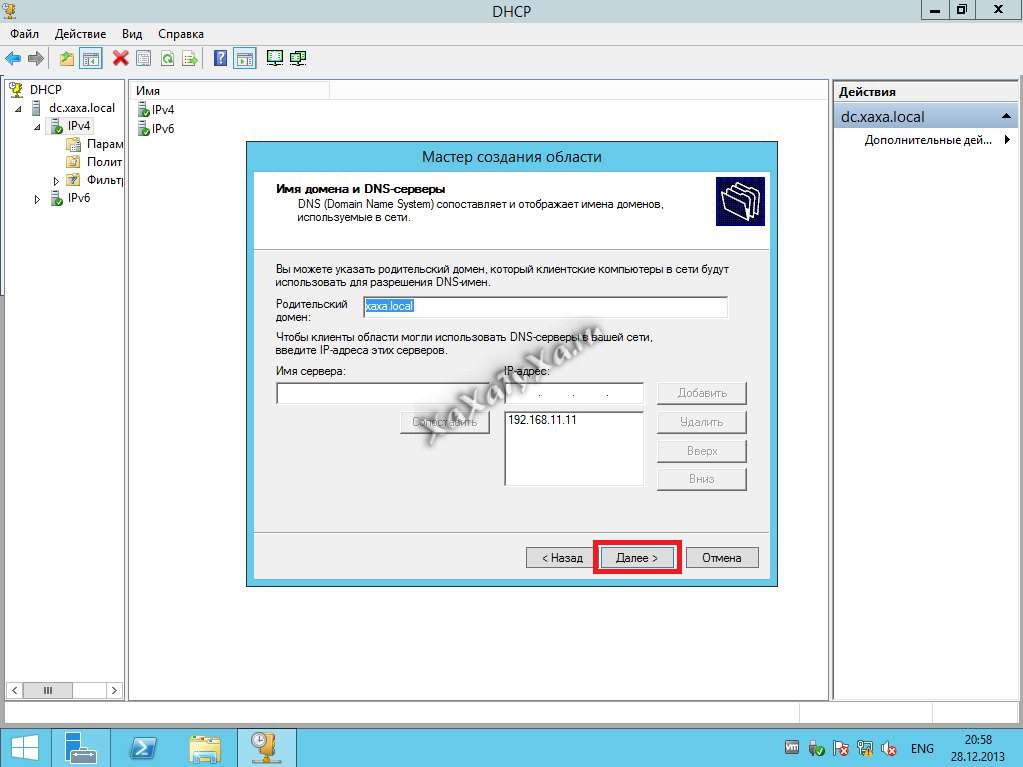

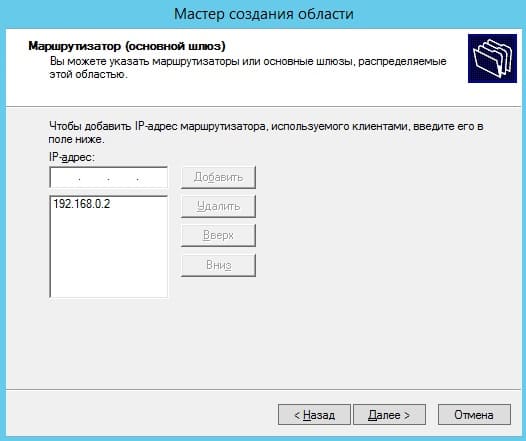

Указываем адрес шлюза. Нажимаем Next.

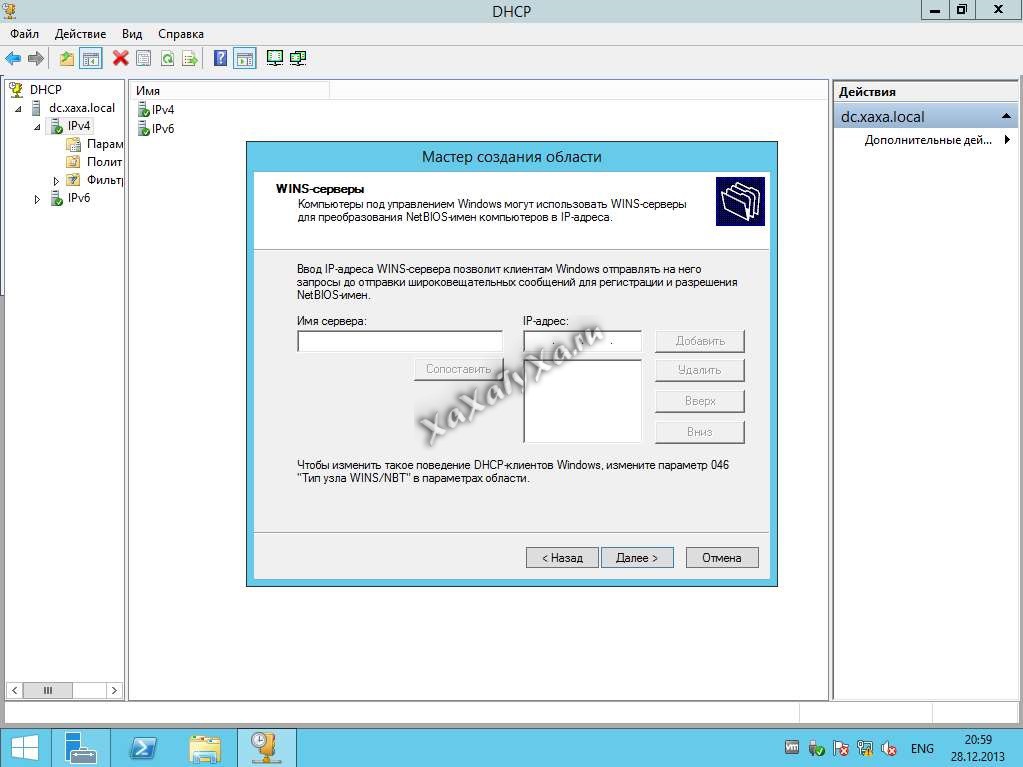

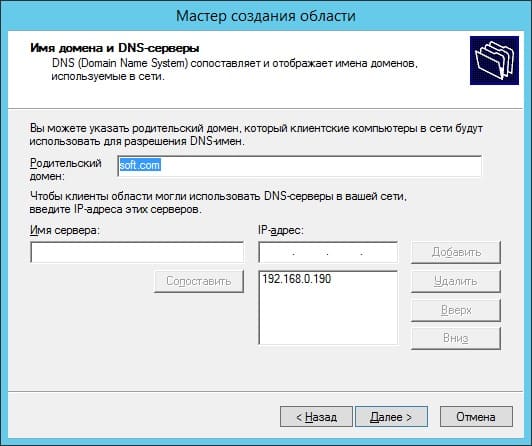

Параметры задания доменного имени, DNS сервера и WINS Servers пропускаем, оставляем указанных значения по-умолчанию. Нажимаем Next.

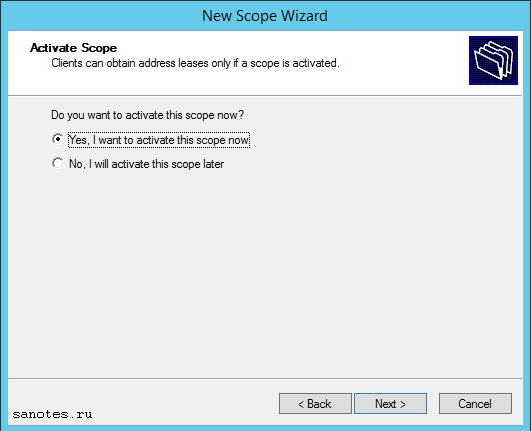

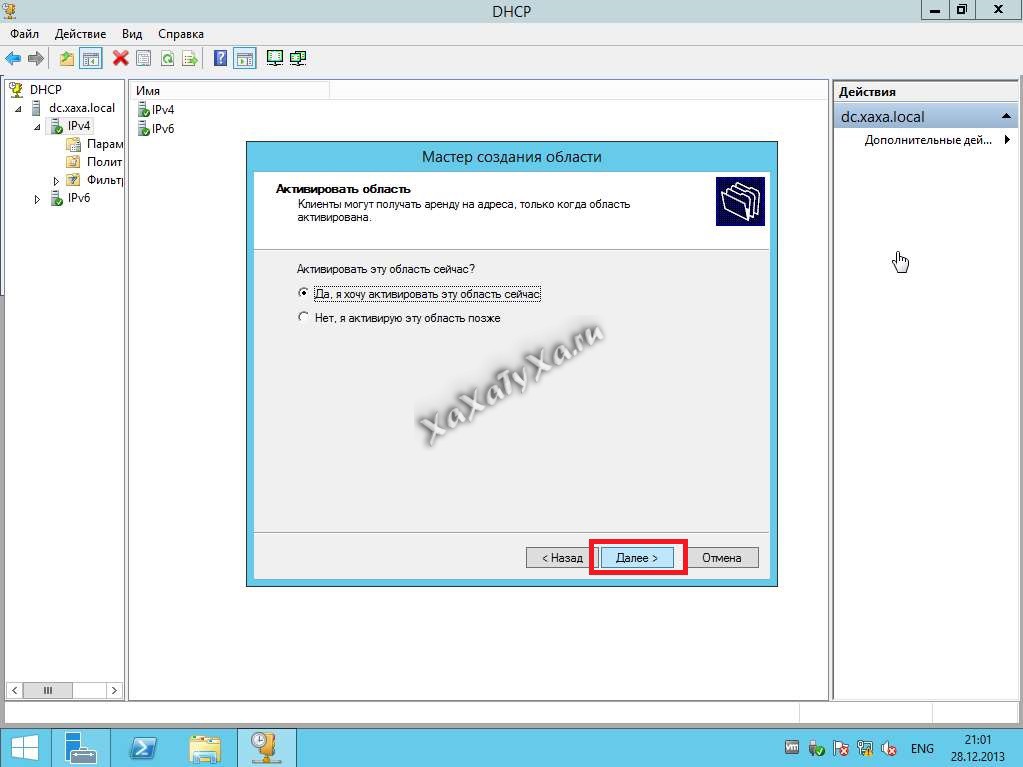

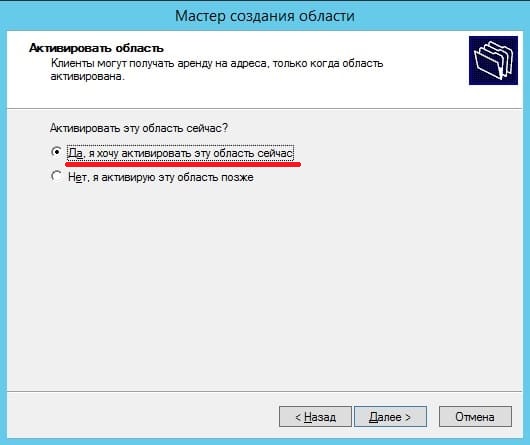

Соглашаемся с активацией заданной области, выбираем Yes, I want to activate thisscope now. Нажимаем Next.

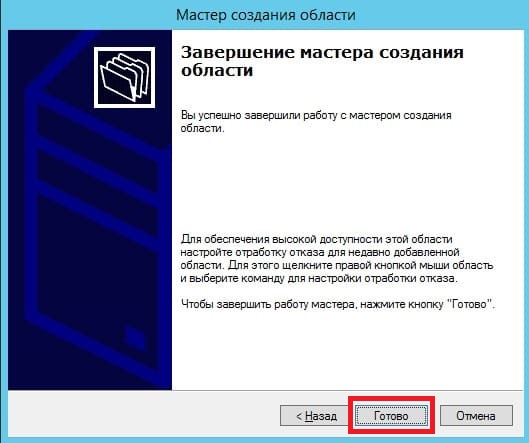

На этом установка и настройка AD DS, DNS, DHCP завершена.

Сервер готов к работе, можно заводить компьютеры в домен.

Понравилась или оказалась полезной статья, поблагодари автора

ПОНРАВИЛАСЬ ИЛИ ОКАЗАЛАСЬ ПОЛЕЗНОЙ СТАТЬЯ, ПОБЛАГОДАРИ АВТОРА

Загрузка…

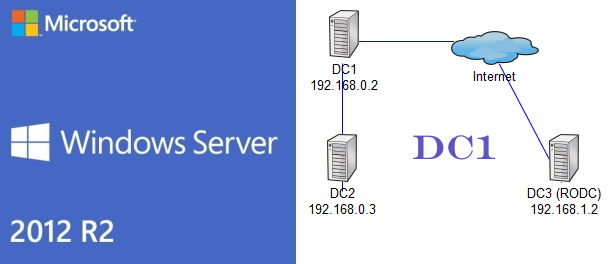

В данной заметке, подробно рассмотрим процесс внедрения первого контроллера домена на предприятии. А всего их будет три:

1) Основной контроллер домена, ОС — Windows Server 2012 R2 with GUI, сетевое имя: dc1.

2) Дополнительный контроллер домена (на случай выхода из строя основного), ОС — Windows Server 2012 R2 Core, сетевое имя: dc2.

3) Контроллер домена только для чтения (RODC), находящийся в филиале компании за vpn-каналом, ОС — Windows Server 2012 R2 Core, сетевое имя: dc3.

Данное руководство подойдет для внедрения доменной структуры в небольшой компании и пригодится начинающим администраторам Windows.

Шаг 1: Установка первого контроллера домена. Подготовка.

Перед запуском мастера ролей, серверу необходимо задать сетевое имя и настроить ip-адрес. Сетевое имя — dc1. Настройки TCP/IP укажем как на скриншоте ниже.

Запускаем диспетчер сервера — Server Manager -> Dashboard -> Configure this local server -> Add Role and Features Wizard. На первом экране мастер нам сообщает, что перед тем как продолжить, должен быть установлен сложный пароль администратора, в настройках сети указан статический ip-адрес, установлены последние обновления. Если все это сделано, то нажимаем Next.

На следующем экране, выбираем первый пункт Role-based or feature-based installation (Базовая установка ролей и компонентов). Второй пункт Remote Desktop Service installtion предназначен исключительно для установки роли удаленных рабочих столов.

На экране Select Destination server диспетчер предлагает нам, выбрать сервер из пула или расположенный на VHD-диске. Поскольку у нас пока только один локальный сервер, то нажимаем Next.

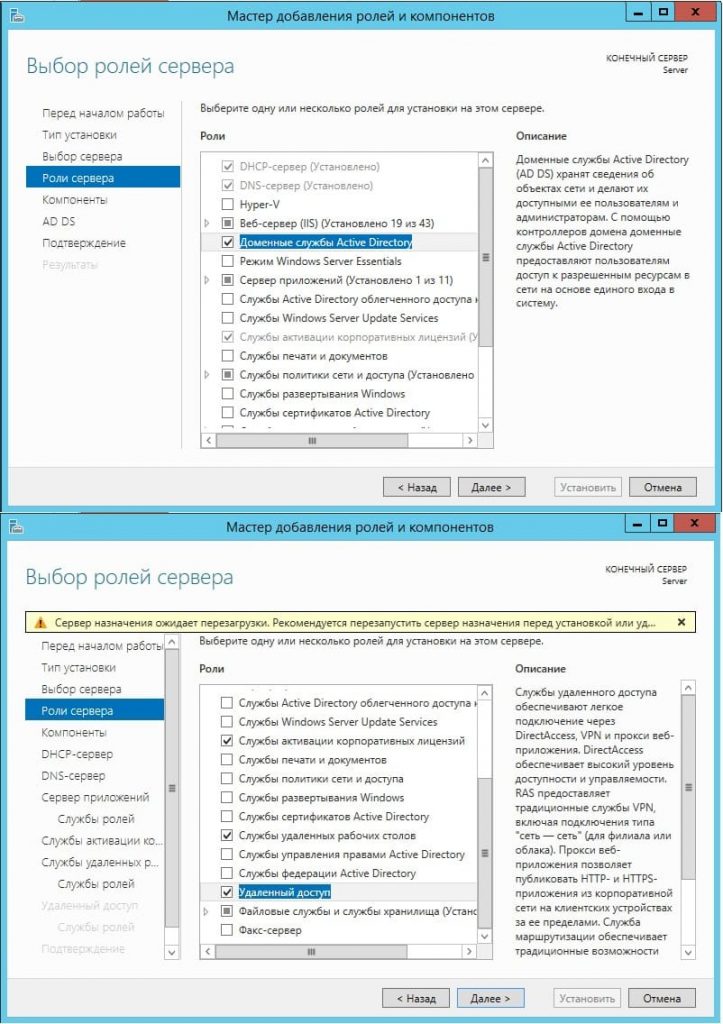

Выбираем Active Directory Domain Services (Доменные службы Active Directory), после чего появится окно с предложением добавить роли и компоненты, необходимые для установки роли AD. Нажимаем кнопку Add Features и затем Next.

Обычно, на серверах с AD DS имеет смысл, параллельно разворачивать DHCP Server, поэтому отмечаем его для установки так же. Соглашаемся с установкой компонент. Нажимаем Next.

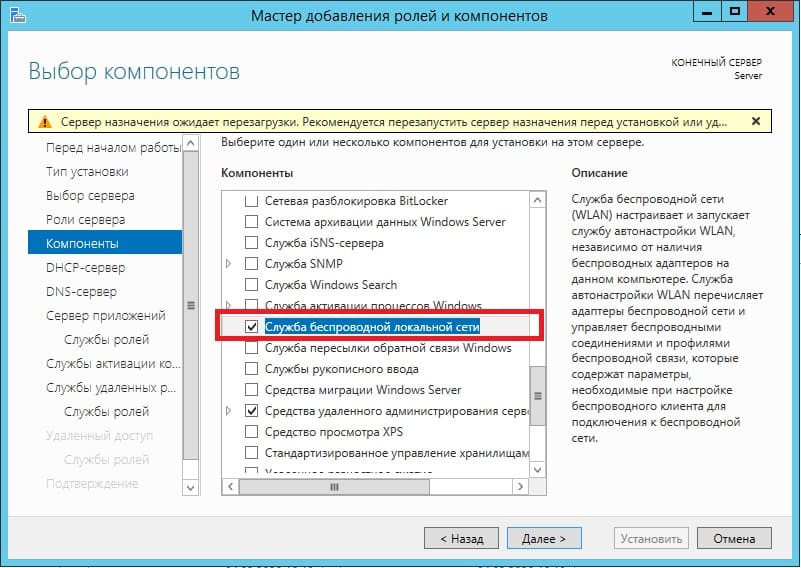

На экране Features предлагается выбрать дополнительные компоненты. На контроллере домена ничего экстраординарного обычно не требуется, поэтому нажимаем Next.

На завершающих этапах подготовки к установке, на вкладке AD DS, мастер даст нам некоторые пояснения, а именно, в случае, если основной контроллер будет не доступен, то рекомендуется в одном домене держать как минимум два контроллера.

Службы Active Directory Domain Services требуют установленного в сети DNS-сервера. В случае если он не установлен, то роль DNS Server будет предложена для установки.

Так же, службы Active Directory Domain Services требуют установки дополнительных служб пространства имен, файловой и DFS репликации (DFS Namespace, DFS Replication, File Replication). Нажимаем Next.

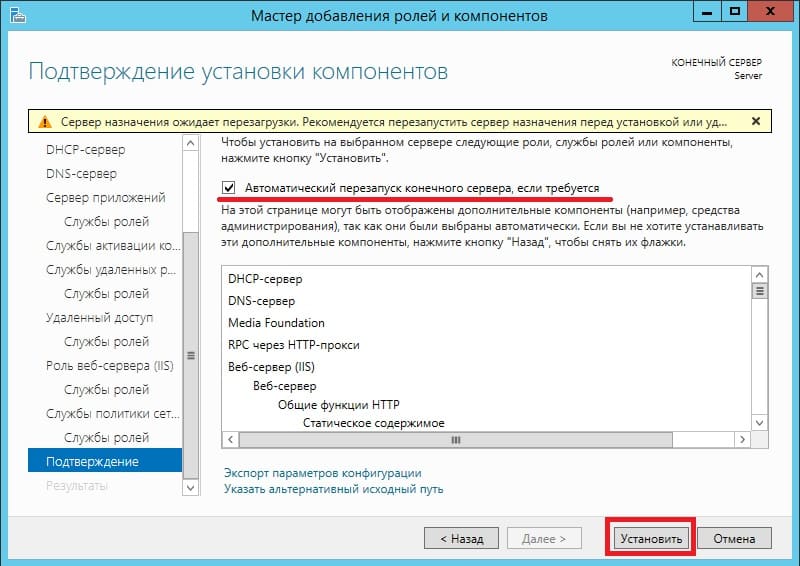

На последнем экране Confirm installation selection (Подтверждение устанавливаемых компонентов), можно экспортировать конфигурацию в xml-фаил, который поможет быстро установить еще один сервер с идентичными настройками. Для этого потребуется на новом сервере, используя PowerShell, ввести следующую команду:

Install-WindowsFeature –ConfigurationFilePath D:ConfigurationFilesDeploymentConfigTemplate.xml

или если требуется задать новое имя серверу, набираем:

Install-WindowsFeature –ConfigurationFilePath D:ConfigurationFilesADCSConfigFile.xml -ComputerName $servername

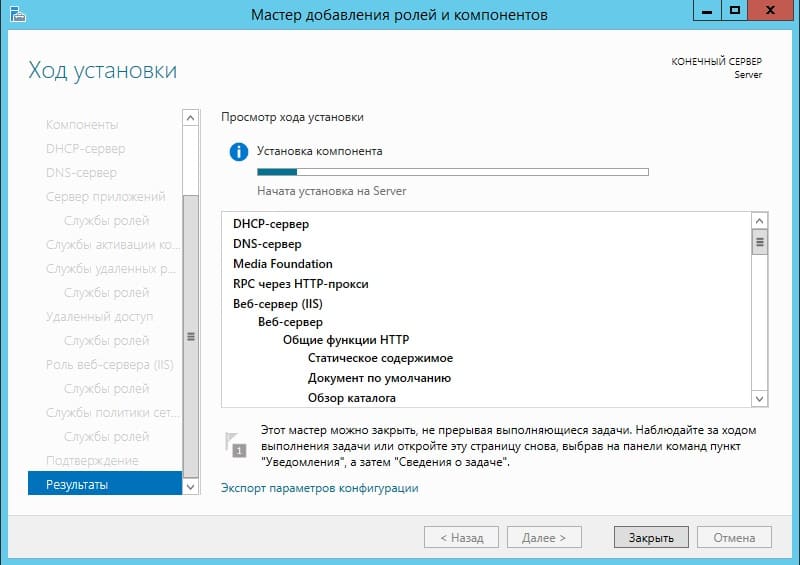

В конце нажимаем Install. Дожидаемся окончания процесса установки.

Шаг 2: Установка первого контроллера домена. Настройка служб Active Directory, DNS, DHCP.

Теперь нажимаем на значок треугольника с восклицательным знаком и выбираем сначала Promote this server to domain controller (Повысить этот сервер до контроллера домена). Позже запустим процесс развертывания DHCP-сервера.

Запустится мастер Active Directory Domain Services Configuration Wizard (Мастер конфигурации доменных служб Active Directory). Доступно, три варианта развертывания, если:

Add New Forest — создать новый корневой домен в новом лесу. Используется для новой «чистой» установки Active Directory; (например ‘test.ru’)

Add a new domain to an existing forest — добавить новый домен в существующем лесу, возможные варианты: Tree Domain — корневой домен нового дерева в существующем лесу (например ‘test2.ru’ параллельно с ‘test.ru’) или Child Domain — дочерний домен в существующем лесу (например ‘corp.test.ru’)

Add a domain controller to an existing domain — добавить дополнительный контроллер домена в существующем домене, используется для резервного или филиального домена.

Выбираем вариант Add New Forest, задаем корневое имя домена, нажимаем Next.

На следующей вкладке можно задать функциональный уровень домена и леса (по умолчанию 2012R2), снять или отметить для установки DNS Server, и задать пароль для режима восстановления службы каталогов (DSRM). Укажем только пароль для DSRM и нажмем Далее.

На следующем шаге DNS Options мастер ругнется, на то, что делегирование для этого DNS-сервера создано не было, потому что не найдена дочерняя зона или запущенный DNS-сервер. Что не удивительно, т.к. роль DNS Server у нас создается в процессе. Нажимаем Next.

Далее в Addional Optional соглашаемся с NetBIOS именем, которое предлагает нам система, жмем Next.

В разделе Paths можно изменить путь к каталогам баз данных, файлам журнала и к SYSVOL. Оставляем по умолчанию, нажимаем Next.

На следующем этапе Review Options отображается сводная информация по настройке. Кнопка View Script, позволяет посмотреть Powershell скрипт, при помощи которого, в будущем можно будет произвести настройку доменных служб Active Directory. Нажимаем Next.

И наконец, на последнем этапе предварительных проверок, если видим надпись: «All prerequisite checks are passed successfully. Click «install» to begin installation.» (Все предварительные проверки пройдены успешно. Нажмите кнопку «установить», чтобы начать установку.), то нажимаем Install, дожидаемся окончания процесса установки.

После перезагрузки, снова заходим в Server Manager -> Dashboard и запускаем пиктограмму треугольника с восклицательным знаком и выбираем там Complete DHCP Configuration (Завершение конфигурации DHCP).

Запустится мастер по конфигурированию DHCP, который нам сообщит, что будут созданы группы безопасности администратора и пользователя DHCP-сервера, и будет произведена авторизация в AD. Нажимаем Next.

На следующем экране нажимаем Commit что бы завершить процесс авторизации в Active Directory.

Если видим, что Create Security Group — Done и Authorizing DHCP Server — Done, то процесс завершился успешно, нажимаем Close.

Теперь создадим обратную зону в DNS. Обратная зона, позволяет выполнить разрешение FQDN-имен хостов по их IP-адресам. В процессе добавления ролей AD и DNS по умолчанию не создаются, поскольку предполагается, что в сети может существовать другой DNS-сервер, контролирующий обратную зону. Поэтому создадим ее сами, для этого переходим в диспетчер DNS (DNS Manager), на вкладку Reverse Lookup Zones, кликаем правой кнопкой и выбираем New Zone.

Запустится мастер DNS-зоны. Соглашаемся с параметрами по умолчанию, а именно нам предлагается создать основную зону которая будет хранится на этом сервере (Primary Zone) и будет интегрирована в Active Directory (Store the zone in Active Directory..). Нажимаем Next.

На следующем экране, предлагается выбрать как зона будет реплицироваться, обмениваться данными с другими зонами расположенными на контроллерах и DNS-серверах. Возможны следующие варианты:

Для всех DNS-серверов расположенных на контроллере домена в этом лесу (То all DNS servers running on domain controllers in this forest). Репликации во всем лесу Active Directory включая все деревья доменов.

Для всех DNS-серверов расположенных на контроллере домена в этом домене (То all DNS servers running on domain controllers in this domain). Репликация внутри текущего домена и его дочерних доменов.

Для всех контроллеров домена в этом домене (То all domain controllers in this domain). Репликация на все контроллеры домена внутри текущего домена и его дочерних доменов.

На все контроллеры домена в указанном разделе каталога приложений (To all domain controllers specified in the scope of this directory partition). Репликация на все контроллеры домена, но DNS-зона располагается в специальном каталоге приложений. Поле будет доступно для выбора, после создания каталога. Подробнее.

Выбираем вариант по умолчанию, нажимаем Next. Затем выбираем протокол по умолчанию IPv4 и снова жмем Next.

На следующем экране зададим идентификатор сети (Network ID). В нашем случае 192.168.0. В поле Reverse Lookup Zone Name увидим как автоматически подставится адрес зоны обратного просмотра. Нажимаем Next.

На экране Dynamic Update (динамические обновления), выберем один из трех возможных вариантов динамического обновления.

Разрешить только безопасные динамические обновления (Allow Only Secure Dynamic Updates). Это опция доступна, только если зона интегрирована в Active Directory.

Разрешить любые, безопасные и не безопасные динамические обновления (Allow Both Nonsecure And Secure Dynamic Updates). Данный переключатель, позволяет любому клиенту обновлять его записи ресурса в DNS при наличии изменений.

Запретить динамические обновления (Do Not Allow Dynamic Updates). Это опция отключает динамические обновления DNS. Ее следует использовать только при отсутствии интеграции зоны с Active Directory.

Выбираем первый вариант, нажимаем Next и завершаем настройку нажатием Finish.

Еще одна полезная опция, которая обычно настраивается в DNS — это серверы пересылки или Forwarders, основное предназначение которых кэшировать и перенаправлять DNS-запросы с локального DNS-сервера на внешний DNS-сервер в сети интернет, например тот что находится у провайдера. Например мы хотим, что бы локальные компьютеры в нашей доменной сети, в сетевых настройках у которых прописан DNS-сервер (192.168.0.3) смогли получить доступ в интернет, необходимо что бы наш локальный dns-сервер был настроен на разрешение dns-запросов вышестоящего сервера. Для настройки серверов пересылки (Forwarders) переходим в консоль менеджера DNS. Затем в свойствах сервера переходим на вкладку Forwarders и нажимаем там Edit.

Укажем как минимум один IP-адрес. Желательно несколько. Нажимаем ОК.

Теперь настроим службу DHCP. Запускаем оснастку.

Сперва зададим полный рабочий диапазон адресов из которого будут браться адреса для выдачи клиентам. Выбираем ActionNew Scope. Запустится мастер добавления области. Зададим имя области.

Далее укажем начальный и конечный адрес диапазона сети.

Далее добавим адреса которые мы хотим исключить из выдачи клиентам. Жмем Далее.

На экране Lease Duration укажем отличное от по умолчанию время аренды, если требуется. Жмем Далее.

Затем согласимся, что хотим настроить опции DHCP: Yes, I want to configure these option now.

Последовательно укажем шлюз, доменное имя, адреса DNS, WINS пропускаем и в конце соглашаемся с активацией области нажатием: Yes, I want to activate this scope now. Finish.

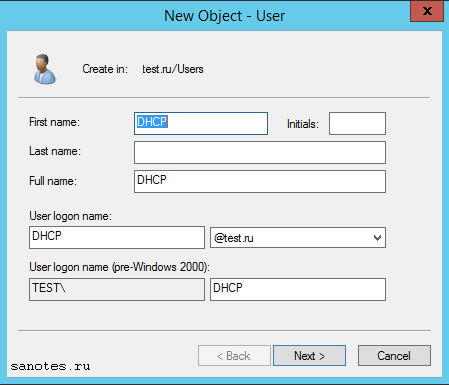

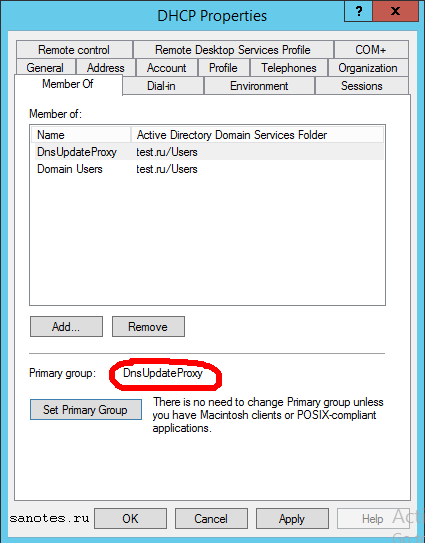

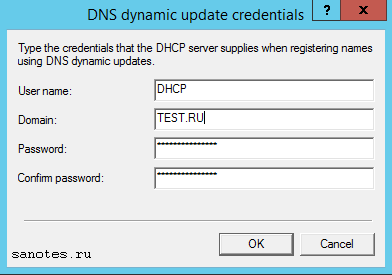

Для безопасной работы службы DHCP, требуется настроить специальную учетную запись для динамического обновления записей DNS. Это необходимо сделать, с одной стороны для того что бы предотвратить динамическую регистрацию клиентов в DNS при помощи административной учетной записи домена и возможного злоупотребления ею, с другой стороны в случае резервирования службы DHCP и сбоя основного сервера, можно будет перенести резервную копию зоны на второй сервер, а для этого потребуется учетная запись первого сервера. Для выполнения этих условий, в оснастке Active Directory Users and Computers создадим учетную запись с именем dhcp и назначим бессрочный пароль, выбрав параметр: Password Never Expires.

Назначим пользователю надежный пароль и добавим в группу DnsUpdateProxy. Затем удалим пользователя из группы Domain Users, предварительно назначив пользователю primary группу «DnsUpdateProxy». Данная учетная запись будет отвечать исключительно за динамическое обновление записей и не иметь доступа не каким другим ресурсам где достаточно базовых доменных прав.

Нажимаем Apply и затем ОК. Открываем снова консоль DHCP. Переходим в свойства протокола IPv4 на вкладку Advanced.

Нажимаем Credentials и указываем там нашего пользователя DHCP.

Нажимаем ОК, перезапускаем службу.

В данном руководстве подробно описан и продемонстрирован процесс настройки роли DHCP-сервера на Windows Server 2012 R2.

Для настройки DHCP-сервера на Windows Server 2012 R2 потребуются:

1. Компьютер, под управлением Windows Server 2012 R2 (О том как установить Windows Server 2012 R2 можно прочитать в данной статье: «Установка и активация Windows Server 2012 R2 с USB флешки» );

2. Установленная и настроенная роль Active Directory Domain Services (контроллер домена) на Windows Server 2012 R2 (О том как установить Active Directory Domain Services можно прочитать в данной статье: «Установка контроллера домена Active Directory в Windows Server 2012 R2» );

3. Настроенный DNS-сервер на Windows Server 2012 R2 (О том как настроить DNS-сервер можно прочитать в данной статье: «Настройка DNS-сервера в Windows Server 2012 R2» ).

Порядок установки и настройки DHCP-сервера на Windows Server 2012 R2

1. Откройте окно диспетчера сервера, выберите пункт Добавить роли и компоненты (Рис.1).

Рис.1

.

2. В появившемся окне нажмите Далее (Рис.2).

Рис.2

.

3. Выберите пункт Установка ролей и компонентов, затем нажмите Далее (Рис.3).

Рис.3

.

4. Выберите сервер на который будет производиться установка роли, затем нажмите Далее (Рис.4).

Рис.4

.

5. Поставьте галочку напротив DHCP-сервер (Рис.5).

Рис.5

.

6. Мастер установки ролей предупредит, что для установки роли DHCP-сервера нужно установить несколько компонентов. Нажмите Добавить компоненты (Рис.6).

Рис.6

.

7. Убедитесь, что после установки необходимых компонентов напротив DHCP-сервер стоит галочка, затем нажмите Далее (Рис.7).

Рис.7

.

8. На этапе добавления компонентов оставьте все значения по умолчанию и нажмите Далее (Рис.8).

Рис.8

.

9. Ознакомьтесь с дополнительной информацией касательно DHCP-сервера, затем нажмите Далее (Рис.9).

Рис.9

.

10. Для начала установки роли нажмите Установить (Рис.10).

Рис.10

.

11. После окончания установки нажмите Завершение настройки DHCP (Рис.11).

Рис.11

.

12. Мастер настройки уведомит о том, что далее будут созданы две локальные группы безопасности для управления доступом к DHCP-серверу, а затем будет произведена авторизация DHCP-сервера в Active Directory. Нажмите Далее (Рис.12).

Рис.12

.

13. В разделе Использовать учётные данные следующего пользователя укажите учетную запись с правами администратора домена, затем нажмите Фиксировать (Рис.13).

Рис.13

.

14. Мастер настройки DHCP проинформирует об успешном создании групп безопасности и авторизации DHCP-сервера. Нажмите Закрыть (Рис.14).

Рис.14

.

15. В Мастере добавления ролей и компонентов нажмите Закрыть (Рис.15).

Рис.15

.

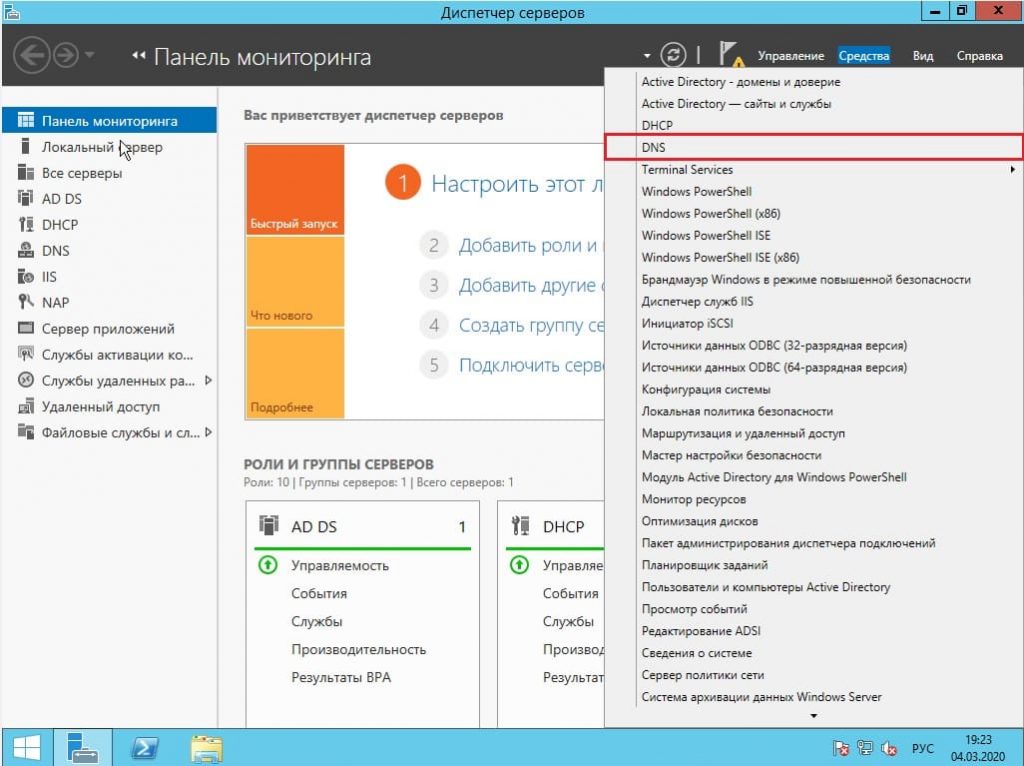

16. Откройте Диспетчер серверов, затем Средства и выберите пункт DHCP (Рис.16).

Рис.16

.

17. Нажмите правой кнопкой мыши на IPv4, затем в открывшемся меню выберите Создать область… (Рис.17).

Рис.17

.

18. В открывшемся окне Мастера создания области нажмите Далее (Рис.18).

Рис.18

.

19. В поле Имя укажите имя для нового диапазона адресов (прим. в данном руководстве это Local-net), затем нажмите Далее (Рис.19).

Рис.19

.

20. Укажите необходимый диапазон IP-адресов и введите в поля Начальный IP-адрес и Конечный IP-адрес (прим. в данном руководстве это 192.168.0.150 — 192.168.0.200, т.е. 50 IP-адресов). В параметрах конфигурации, распространяемых DHCP-клиенту в соответствующем поле введите маску подсети (прим. в данном руководстве она выбрана по умолчанию 255.255.255.0), затем нажмите Далее (Рис.20).

Рис.20

.

21. При необходимости можно указать диапазон, для которого DHCP-сервер не будет раздавать настройки. Это может пригодиться, если Вы знаете, что в определенном диапазоне адресов находятся серверы, принтеры или другие устройства, которым уже присвоен статический IP-адрес. В таком случае нужно исключить эту часть диапазона, так как IP-адреса из него уже используются. Также нужно исключить IP-адрес, который присвоен шлюзу (прим. в данном руководстве, в качестве примера исключены адреса с 192.168.0.190 по 192.168.0.200, т.е. 10 адресов). После того как Вы выбрали необходимый диапазон нажмите Добавить, затем нажмите Далее (Рис.21).

Рис.21

.

22. Далее можно выбрать на какое время IP-адреса будут выдаваться устройствам в аренду. Оставьте настройки без изменений и нажмите Далее (Рис.22).

Рис.22

.

23. Теперь необходимо указать сетевые настройки (шлюз, DNS), которые DHCP-сервер будет раздавать для устройств в локальной сети. Выберите Да, настроить эти параметры сейчас, затем нажмите Далее (Рис.23).

Рис.23

.

24. В поле IP-адрес укажите IP-адрес вашего маршрутизатора и нажмите Добавить, затем нажмите Далее (Рис.24).

Рис.24

.

25. В поле Родительский домен укажите доменное имя (прим. в данном руководстве это example.local), в поле IP-адрес введите адрес DNS-сервера (прим. в данном руководстве это 192.168.0.104) и нажмите Добавить, затем нажмите Далее (Рис.25).

Рис.25

.

26. Т.к. в данном руководстве WINS-серверы не рассматриваются — нажмите Далее (Рис.26).

Рис.26

.

27. Для активации выбранного диапазона IP-адресов выберите Да, я хочу активировать эту область сейчас, затем нажмите Далее (Рис.27).

Рис.27

.

28. Настройка DHCP-сервера завершена. Теперь все устройства, подключаемые к локальной сети, будут получать сетевые настройки (IP-адрес, маска подсети, шлюз, DNS) и смогут взаимодействовать друг с другом. Нажмите Готово (Рис.28).

Рис.28

.

Установка и настройка DHCP-сервера на Windows Server 2012 R2 завершена!

.

Устанавливаем контроллер домена на windows server 2012 r2, а именно сервер будет выполнять следующие роли:

- Доменные службы Active Directory

- DHCP-сервер

- DNS-сервер

Исходные данные:

- Сеть: 192.168.11.0/24

- Адрес сервера: 192.168.11.11

- Шлюз: 192.168.11.111

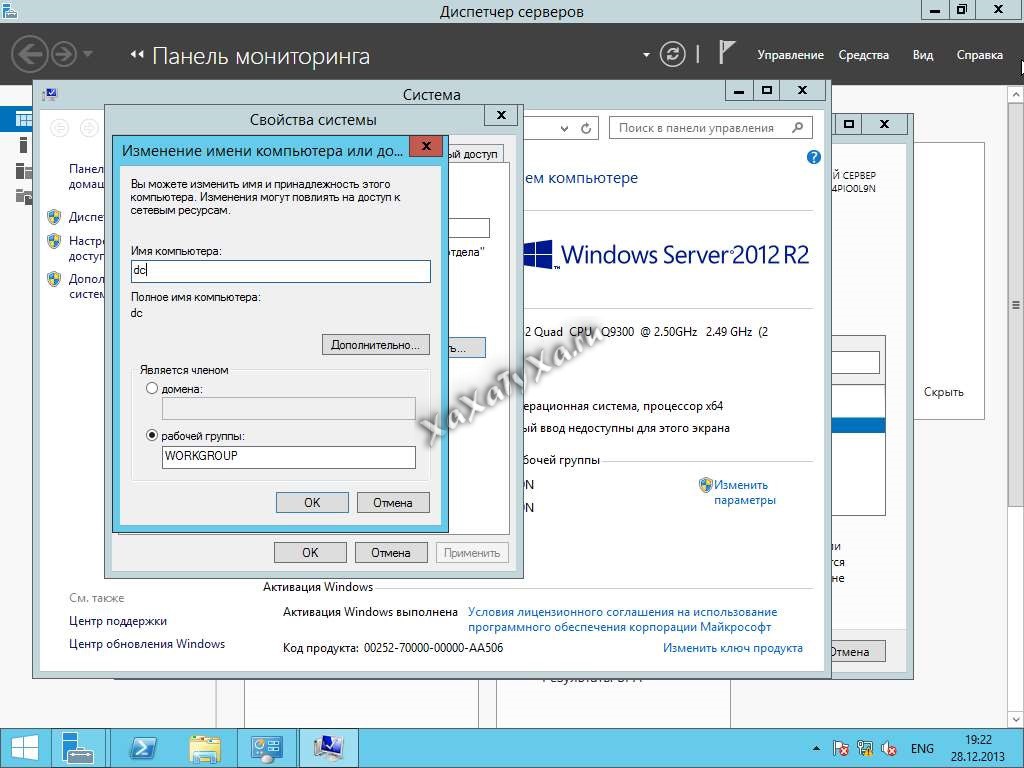

Первым делом дадим имя нашему серверу. По возможности советую называть согласно выполняемых задач и поэтому в этом случае остановился на имени «DC»

Следующим пунктом будет настройка сети. Советую взять за правило, что на серверах используется статическая настройка.

Открываем «Диспетчер серверов» и нажимаем «Добавить роли и компоненты»

Ставим галочку и нажимаем «Далее»

Выбираем «Установка ролей и компонентов» и нажимаем «Далее»

Указываем «Выберите сервер из пула серверов» выбираем нужный сервер, пока он единственный и нажимаем «Далее»

Выбираем «Доменные службы Active Directory» и нажимаем «Добавить компоненты».

Нажимаем «Далее»

Нажимаем «Далее»

Наживаем «Установить».

По окончанию установки закрываем окно

Теперь необходимо повысить роль этого сервера до уровня контролера домена

Так как у нас это новый лес, выбираем «Добавить новый лес» и указываем имя нового корневого домена

Выбираем «Режим работы леса» в «Windows Server 2012 R2«, этим мы указываем, что у нас не будет доменов ниже windows server 2012

Выбираем «Режим работы домена» в «Windows Server 2012 R2» — указываем что функциональный уровень леса в новом домене будет на уровне windows server 2012.

Для нормальной работы доменных служб Active Directory необходим DNS сервер, о чем и сообщает мастер настройки

Открываем ещё один «Диспетчер серверов» и устанавливаем недостающие роли DNS и DHCP и опять

После установки возвращаемся в Active Directory и настройке NetBIOS

Указываем места хранения, я всегда оставляю по умолчанию

Нажав «Просмотр операций» (1) вы сможете сохранить файл сценария для установки аналогичного домена в автоматическом режиме из windows powersheel. Если вам это не интересно жмите «Далее» (2)

По завершению установки сервер попросится перезагрузиться !

Советую на контроллере домена в качестве ip адреса не указывать «127.0.0.1».

Завершаем настройку DHCP сервера

Нажимаем «Далее»

Модно завести отдельного пользователя, я же использовал локального администратора

По завершению операции нажимаем «Закрыть»

Нажимаем «Завершение настройки DHCP»

Если перепутали и нажали не то, настройки можно завершить из диспетчера серверов

В настройках DHCP создаём область

Указываем имя и описание области DHCP

Задаём начальный и конечный адрес сети, а также маску

Если необходимо, задаём исключения. Это адреса которые DHCP сервер не будет выдавать

Указываем срок действия аренды адреса

Выбираем «Да, настроить эти параметры сейчас» и нажимаем «Далее»

Указываем адрес нашего шлюза, это адрес сервера куда будут отсылаться все запросы не нашей сети

Указываем адрес DNS сервера

Если необходимо, указывайте WINS сервер. В нашем случае он не будет использоваться.

Активируем область

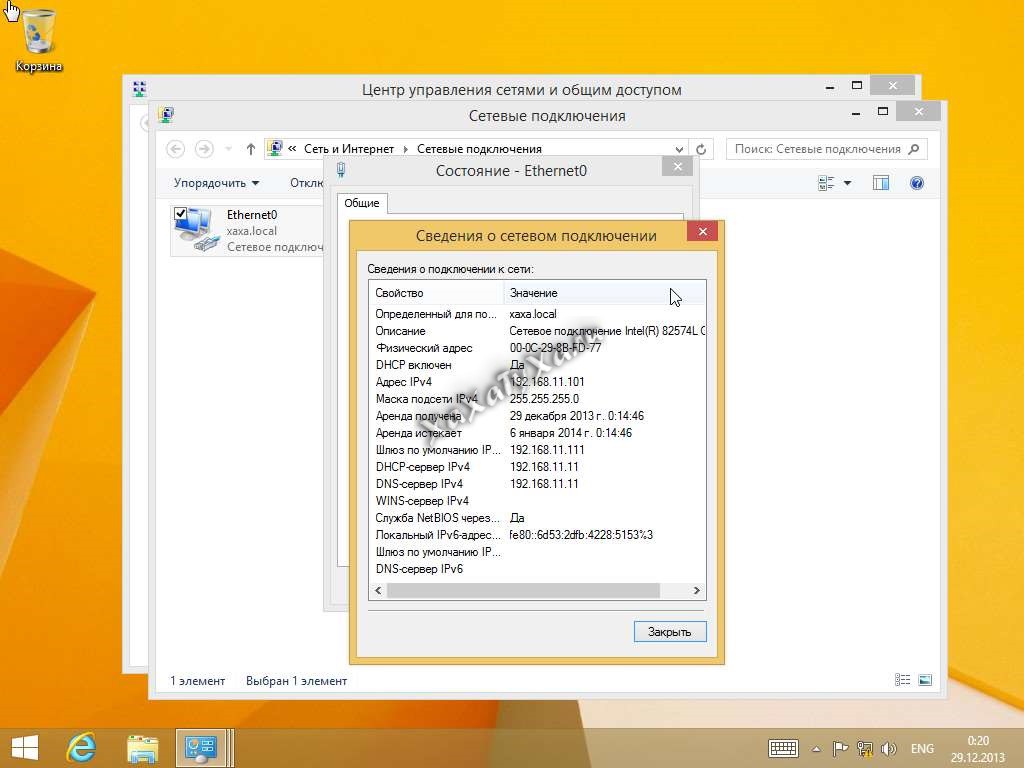

Теперь переходим к клиентскому компьютеру и попробуем автоматически получить сетевые настройки от DHCP-сервера.

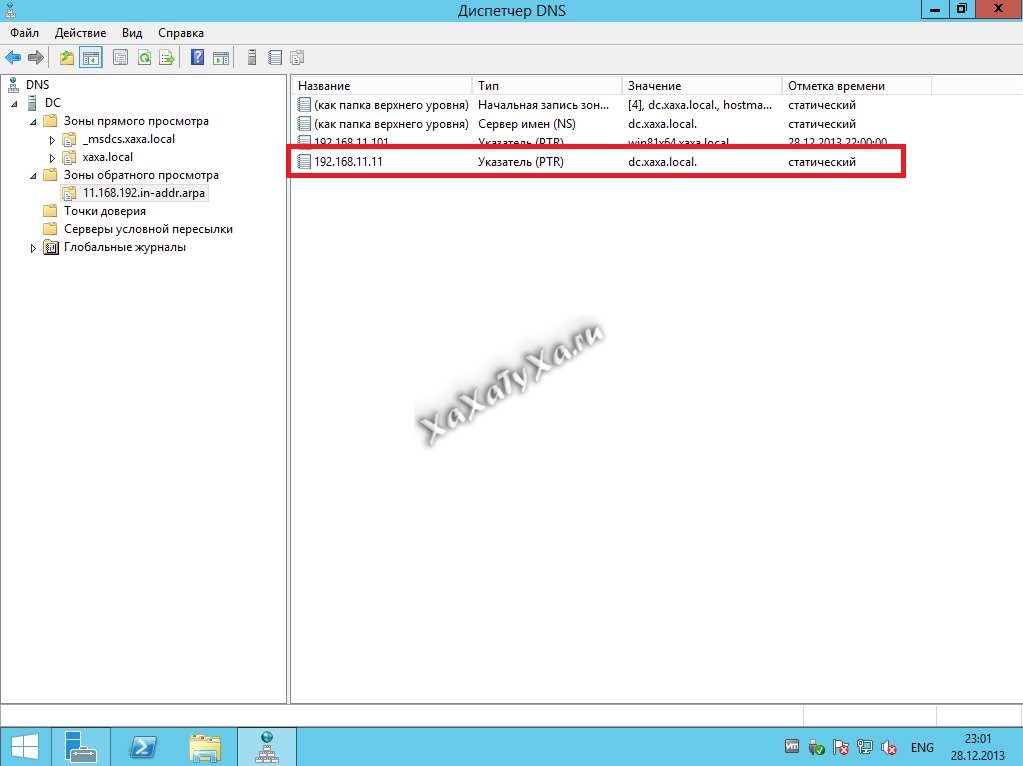

Теперь возвращаемся на контроллер домена и настраиваем DNS

Создадим зону обратного просмотра

Выбираем «Основная зона»

выбираем «Для всех DNS-серверов, работающих на контроллерах домена в этом домене«

Выбираем «Зона обратного просмотра IPv4«

Указываем «Идентификатор сети»

Оставляем без изменений и нажимаем «Далее»

Отлично, у нас появилась зона обратного просмотра

Указываем сервера пересылки — это DNS — сервера к которым будет обращаться наш сервер, если не сможет разрешить запрос самостоятельно

Я обычно указываю гугловские адреса, но это не принципиально и можно использовать любые другие

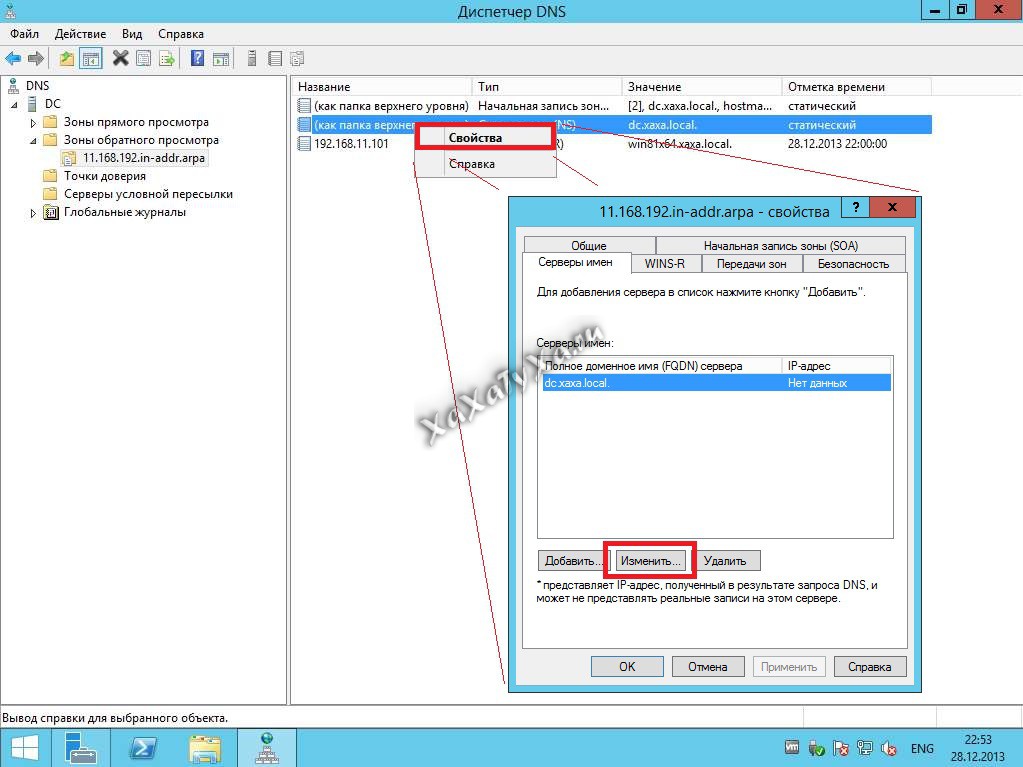

Исправляем работу нашего DNS сервера, чтобы имя нашего сервера разрешалось в IP-адрес

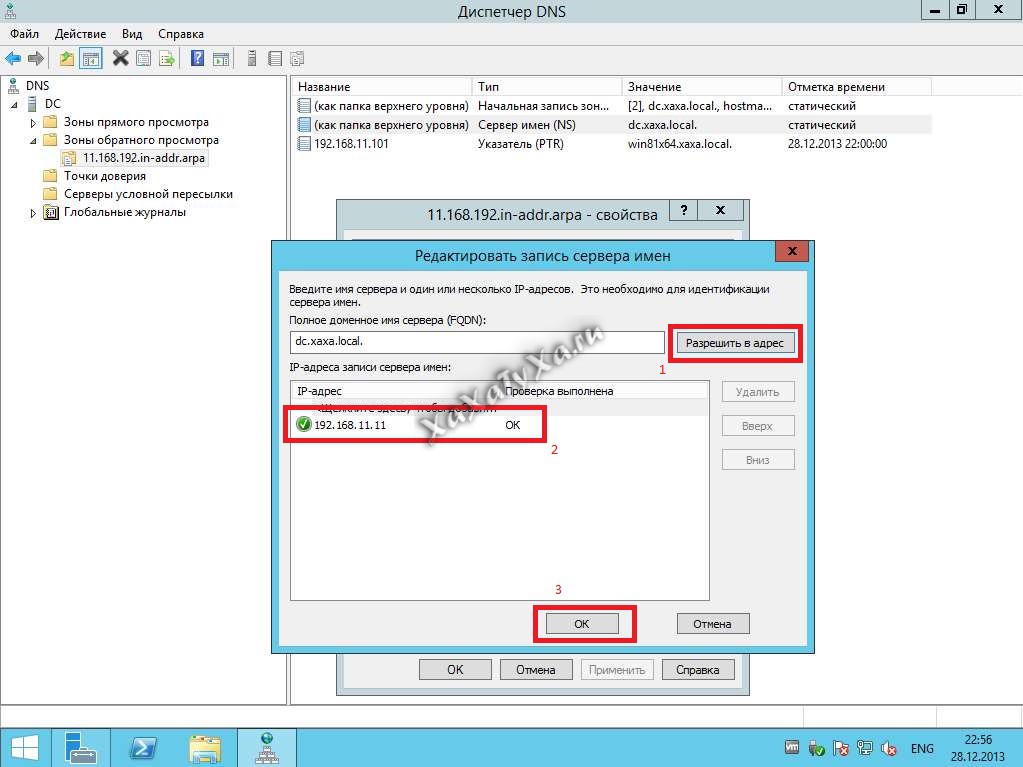

Нажимаем «Разрешить в адрес»

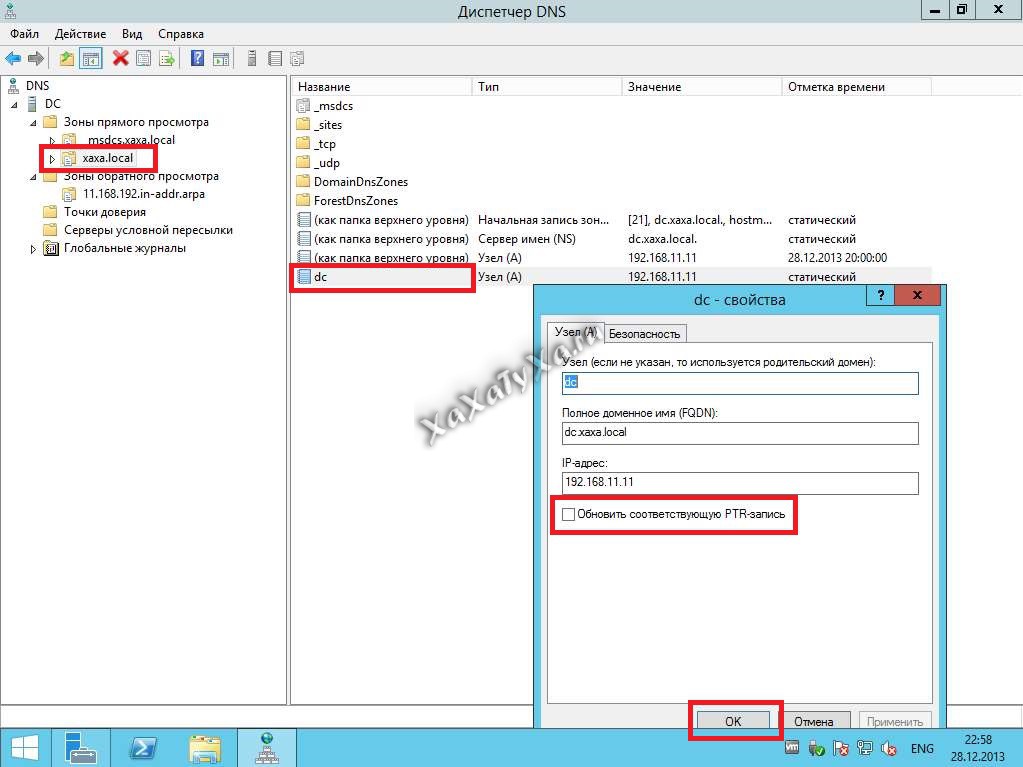

Обновляем PTR-запись сервера

До обновления PTR

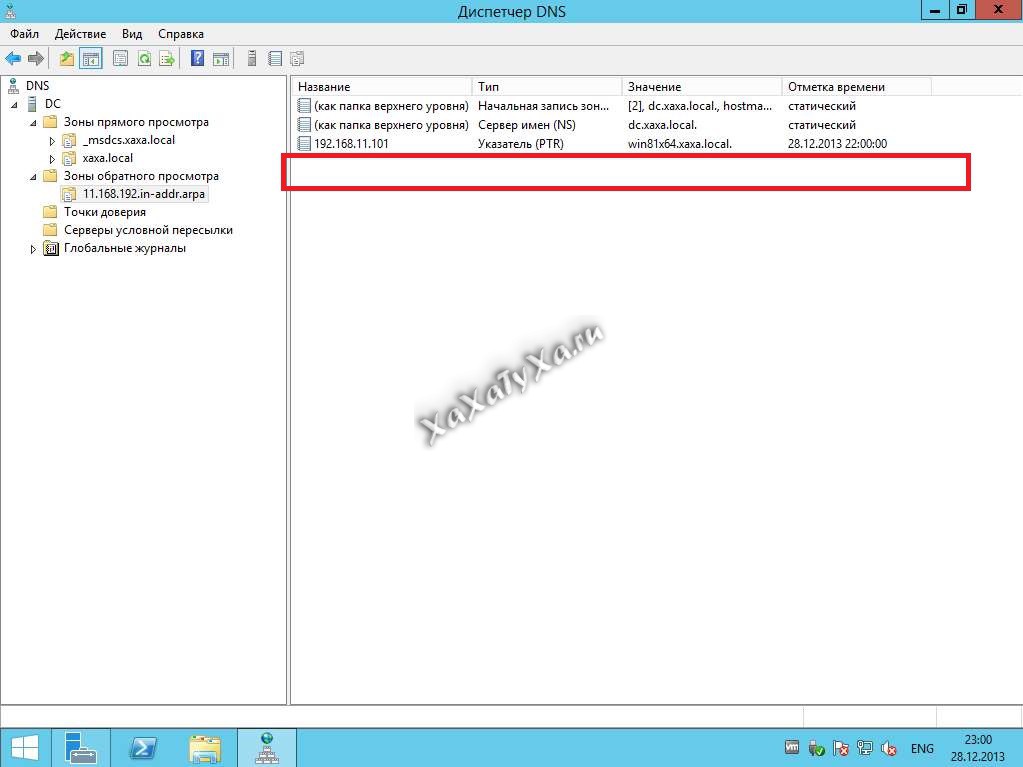

После обновления PTR

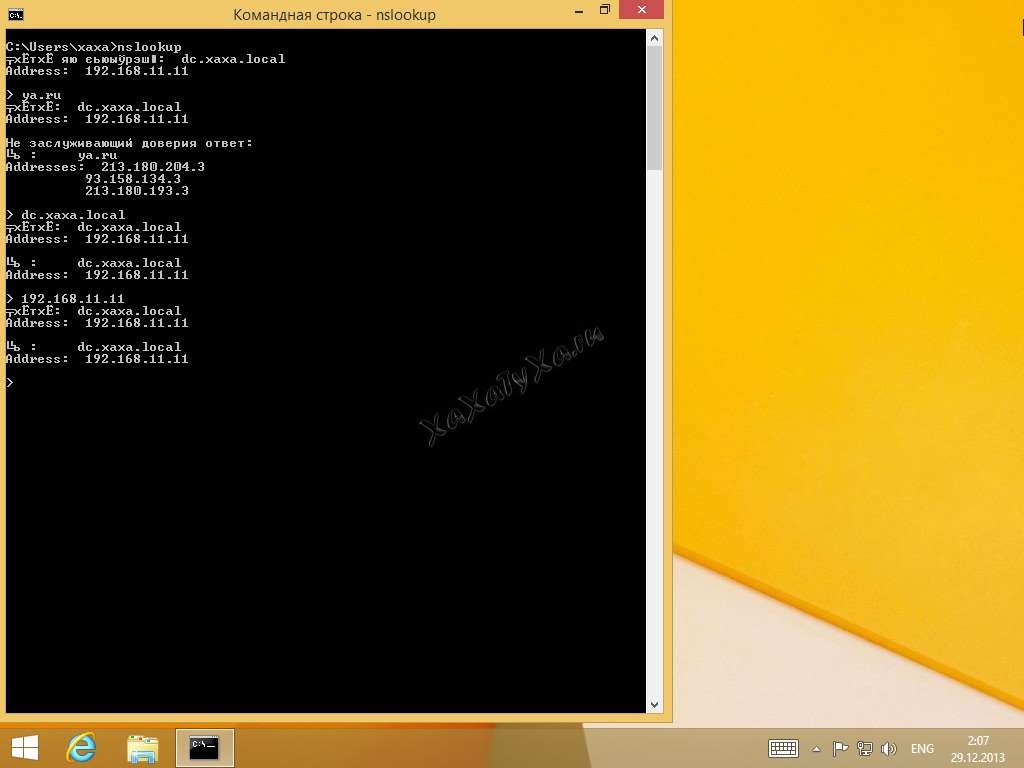

Тестируем DNS — сервер

На этом всё ! Теперь можно добавлять компьютеры в домен

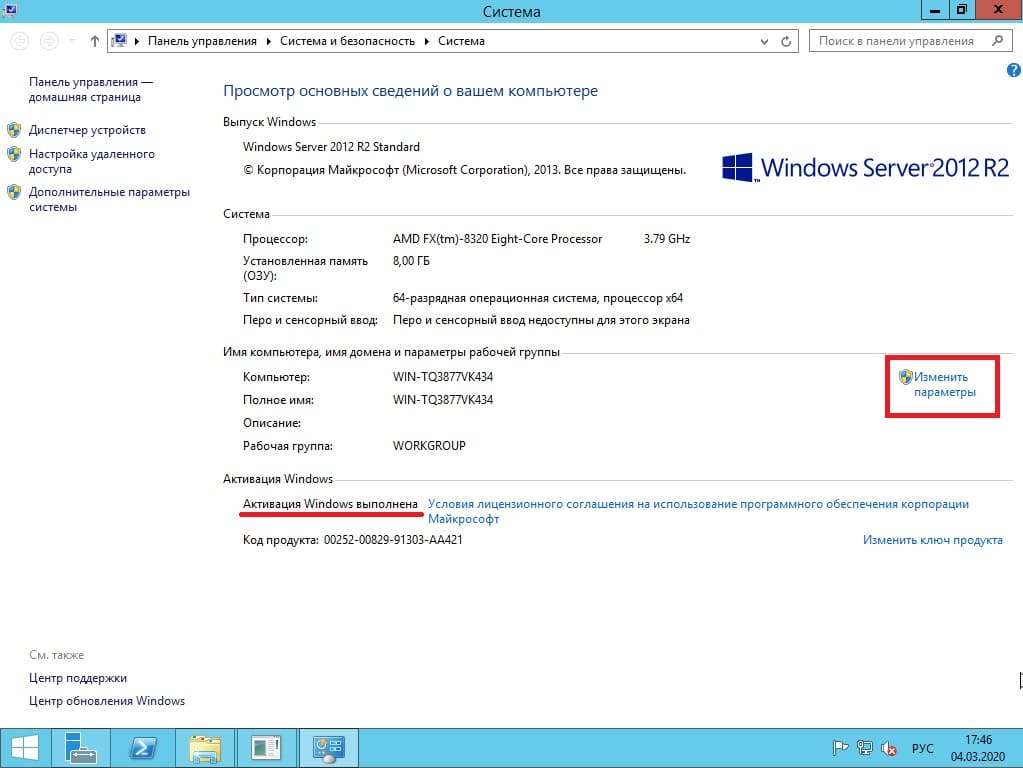

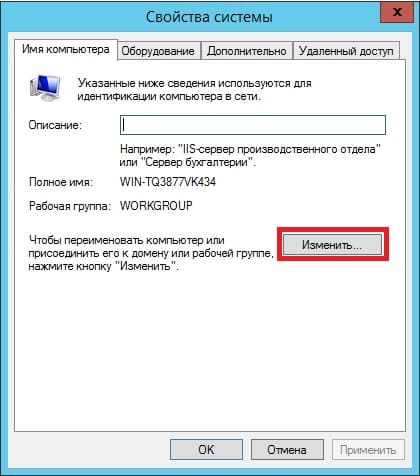

В данной статье пошагово со скриншотами рассмотрим самые базовые настройки Windows Server 2012 R2 (любых версий: Standard, Datacenter, Essentials). В них входит настройка AD, DNS, DHCP, а так же лицензирование терминального сервера (настройка сервера RDP). Эти настройки как правило подходят для большинства задач и являются стандартными для использования их в Windows Server.

С процессом установки и самой начальной настройки как активация сервера, и получение обновлений Windows Server 2012 R2 можете ознакомиться в нашей прошлой статье.

1) Итак, начнем. Для начала нам нужно задать имя сервера, чтобы оно было в последующем корректно указано в различных настройках для подключений. Зайдем в меню «Свойство системы» => Изменить параметры => Далее в окне «Имя компьютера» нажимаем кнопку «Изменить» => После в строке ввода «Имя сервера» задаем имя в произвольном порядке. У нас оно будет просто Server.

Чтобы настройки применились перезагрузите Ваш компьютер.

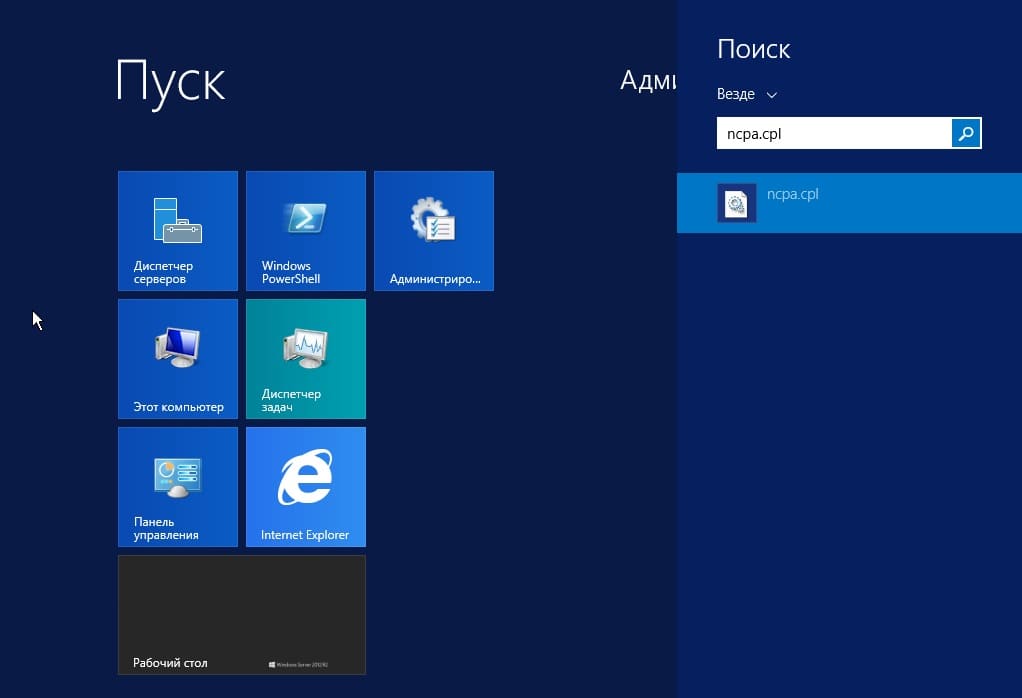

2) Следующая, тоже очень важная процедура — это задать локальный статический IP адрес серверу. Для быстроты переходим в меню «Пуск», далее в поиске вводим ncpa.cpl.

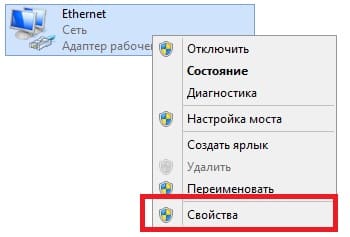

На Вашем основном сетевом адаптере щелкаем правой кнопкой мыши => Свойства

Выделяем протокол IPv4 и нажимаем «Свойства».

И задаете серверу статический IP адрес в зависимости от Вашей сети. (далее в статье рассмотрим настройку DHCP, чтобы Ваш сервер сам мог раздавать свой диапазон IP адресов). Чтобы посмотреть текущий локальный IP адрес и шлюз — Вам нужно открыть командную строку, в поиске введите «Cmd» => Далее введите команду «ipconfig». Как DNS сервера в предпочтительных можем оставить IP адрес Вашего шлюза (роутера, маршутизатора), а как альтернативный адрес Google — 8.8.8.8

После применяете настройки и проверяете Ваше соединение с интернетом, если все работает, значит Ваши настройки корректные.

3) С настройками IP адресов пока закончено, перейдем к добавлению ролей и компонентов. Заходим в диспетчер серверов. Меню «Панель мониторинга» => Добавить роли и компоненты

Переходим в пункт «Тип установки» и выбираем «Установка ролей или компонентов».

Выбираете Ваш сервер в меню выбора серверов.

В ролях сервера мы в данном случае выбираем самые стандартные роли, которые используются как правило в большинстве задач. Можете сделать так же.

В компонентах оставляем все по стандарту. За исключением того, если у Вас сервер будет работать по Wi-FI, т.е в нем будет какой-либо Wi-Fi адаптер, то без компонента «Службы беспроводной локальной сети» — беспроводное соединение работать не будет. Отмечаете галкой его, если Вам требуется такой функционал.

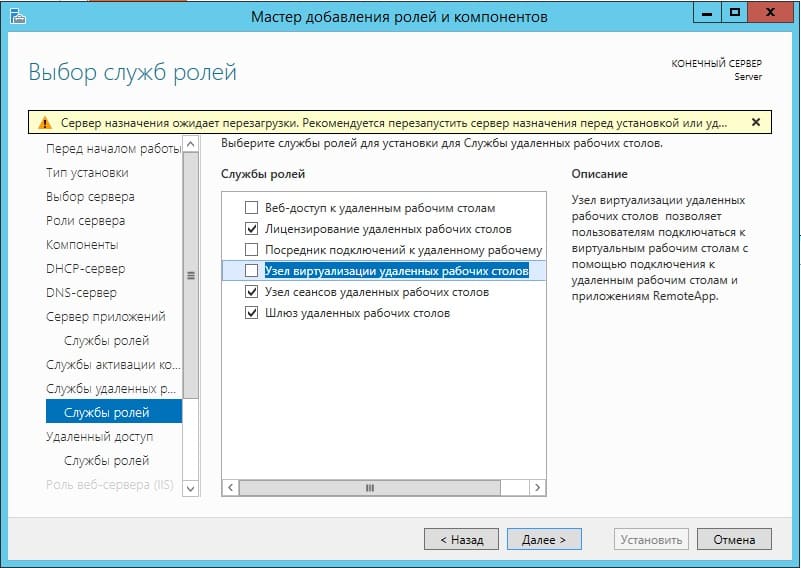

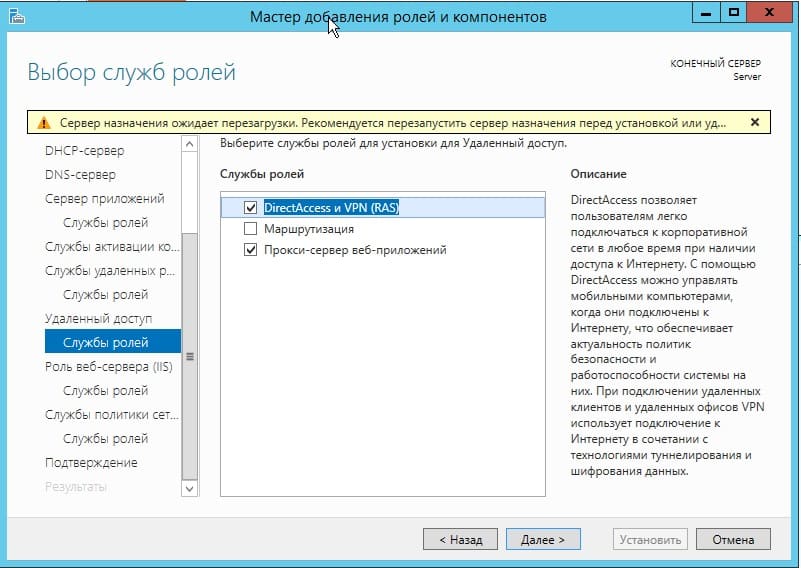

Далее доходим до меню «Службы ролей» для удаленных рабочих столов. Отмечаем галкой то, что нужно для работы с RDP.

В службах «Удаленный доступ» по желанию можете выбрать работу с VPN и прокси-сервером, это как правило многим не нужно. На Ваш выбор.

Доходим до пункта «Подтверждение», отмечаем галкой автоматический перезапуск после установки и жмем «Установить». Ожидаем пока все установится.

4) Теперь переходим к настройкам тому, что мы только что устанавливали. В конкретном случае к настройкам DNS. Заходим снова в меню «Диспетчер серверов» => Нажимаем на флажок => И выбираем пункт «Повысить роль этого сервера до контроллера домена».

В конфигурации развертывания отмечаем пункт «Добавить новый лес» и придумываем имя корневого домена. В вашем случае это может быть абсолютно любое название, которое Вам понравится, мы назовем как пример «soft.com».

В параметрах контроллера придумываем Ваш пароль для Вашего домена и жмем «Далее».

Теперь можем дойти сразу до предварительной проверки всех настроек. Все будет корректно если у Вас будет в окне указано, что «Все проверки готовности к установке выполнены успешно …«. Нажимаем установить. После установки перезагружаем сервер.

После перезагрузки как будете вводить пароль администратора, Вы можете заметить, что Ваш сервер уже добавлен в домен.

Но это еще не все, нам нужно его до конца настроить. Снова переходим в «Диспетчер серверов» => меню «Свойства» => DNS

Мы перешли в «Диспетчер DNS». Разворачиваем дерево DNS => SERVER (Имя Вашего сервера) => Зоны обратного просмотра => Щелкаем правой кнопкой мыши и нажимаем на пункт «Создать новую зону».

Выбираем «Основная зона» и отмечаем галкой «Сохранять зону в Active Directory …«.

Следующим окном выбираем пункт «Для всех DNS-серверов, работающих на контроллерах домена в этом домене: «ваш домен»«.

Далее выбираем пункт с IPv4 соответственно.

В индефикаторе сети для данного DNS выбираем Ваш IP диапазон или имя зоны. Мы на примере выберем DNS по IP диапазону.

Разрешим динамические обновления, т.к это рекомендуемый параметр для настроек AD.

На этом все, нажимаем готово.

5) Теперь рассмотрим настройки DHCP (чтобы Ваш сервер мог раздавать свой диапазон IP адресов). Переходим в меню «Диспетчер серверов» и выбираем пункт «Завершение настройки DHCP».

В меню «Авторизация» для удобства выбираем пункт «Использовать учетные данные текущего пользователя«. И нажимаем «Фиксировать».

Теперь заходим в меню «Средства» => DHCP.

Разворачиваем дерево DHCP => «Имя вашего домена» => нажимаем на IPv4 правой кнопкой мыши => Создать область.

Задаем имя области, как пример «Basic», Вы можете задать любое название.

Теперь прописываем диапазон IP адресов, который будет раздавать Ваш сервер путем DHCP. Например 192.168.1.1/245. Диапазон задается по Вашему желанию.

В следующем окне можете исключить какой-либо диапазон, например определенные IP адреса. На примере мы его пропустим.

Задаем срок действия IP адреса для устройства, после которого динамически он сменится на другой. Можете задать любой срок в зависимости от Ваших задач, мы поставим 30 дней как пример.

Можете добавить Ваш маршутизатор в эту область, либо пропустить этот шаг.

Укажите имя Вашего домена как родительский.

6) Теперь Вам можно уже настроить удаленные рабочие столы для пользователей. Для этого на Вашем сервере нужно лицензировать сервер удаленных рабочих столов. С инструкцией как происходит настройка RDP на сервере можете ознакомиться в нашей прошлой статье на следующей странице. Приобрести ключ активации для лицензирования Windows Server User/Device CAL можете в нашем каталоге. Быстрая доставка ключа в течении нескольких часов на Вашу электронную почту.

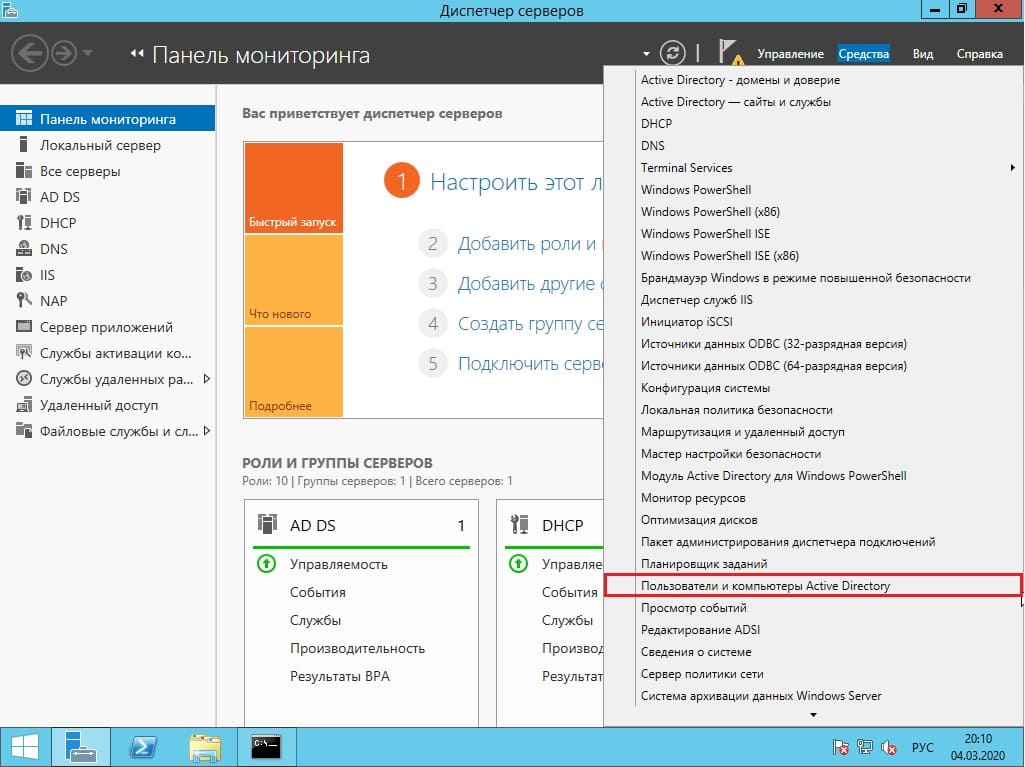

7) Теперь, после того как Вы успешно лицензировали сервер удаленных рабочих столов, можно добавить первого пользователя для подключения по RDP. Заходим в «Диспетчер серверов» => Средства => Пользователи и компьютеры Active Directory.

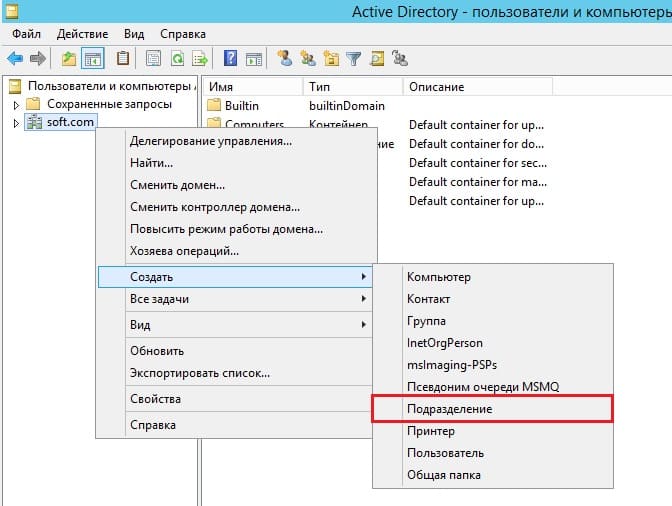

Разворачиваем дерево «Пользователи и компьютеры» => Правой кнопкой мыши на название Вашего домена или просто имя сервера => Создать => Подразделение.

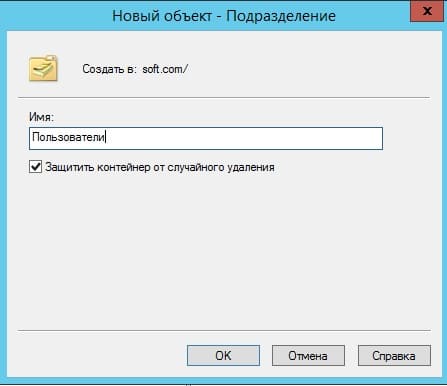

Чтобы было понятно, что за подразделение можете задать ему имя «Пользователи», или «Клиенты».

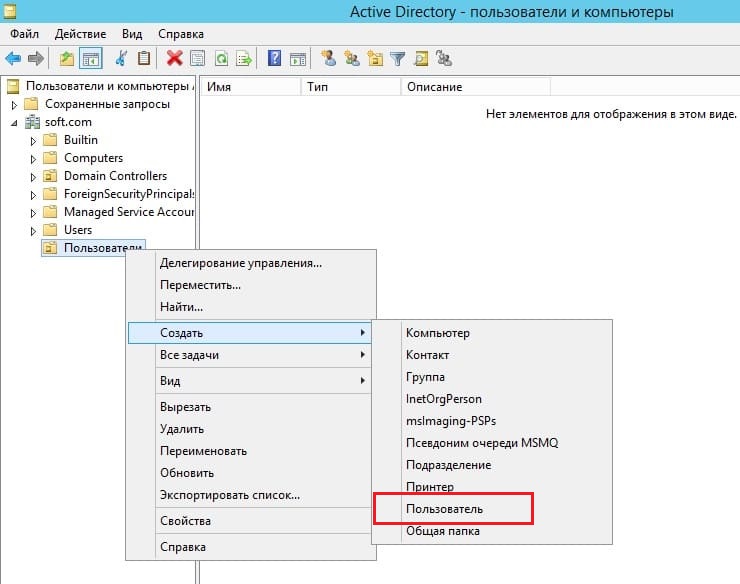

Далее в новом разделе «Пользователя» (в зависимости от того, как Вы назвали Ваше подразделение). Нажимаете на него правой кнопкой мыши => Создать => Пользователь.

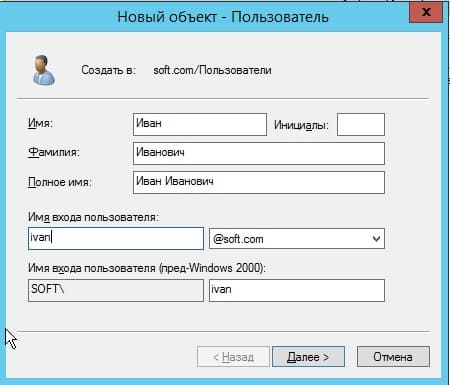

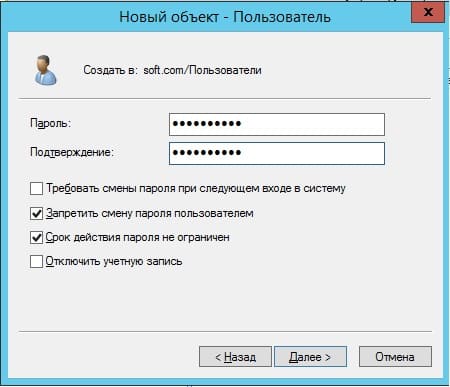

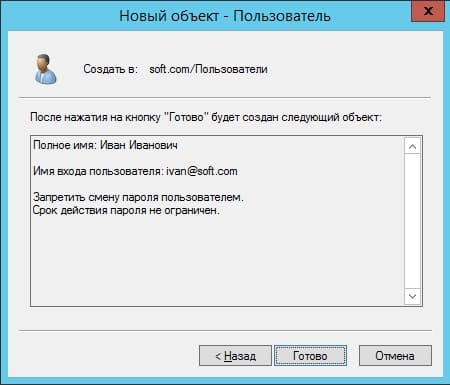

Теперь в карточке пользователя задаем параметры для пользователя, его имя, фамилию, имя для входа на латинице.

Задаем пароль для входа пользователю на сервер. Так же, по желанию, можете запретить смену пароля пользователям (желательно), поставить неограниченный срой действия пароля, чтобы в дальнейшем заново не задавать его.

Добавление пользователя закончено. Теперь по RDP пользователь может подключиться к серверу со своими данными.

На этом все, мы закончили самую базовую настройку.

На сервере должно быть установлено только минимально необходимое ПО, и с появлением в Windows Server 2008 варианта установки Server Core, это стало действительно так. В самом деле, на сервер Active Directory нет никакой необходимости устанавливать полный комплект ПО, который никогда использоваться не будет, например «Проводник» и «Internet Explorer». К тому же, поскольку этого ПО на сервере не будет, ненужно будет устанавливать на него обновления и лишний раз перезагружать сервер. Поэтому я задался идеей сделать максимально простую, безопасную и минималистичную инфраструктуру, рулить которой можно оснастками RSAT (Remote Server Administration Tools) с машины администратора.

И так, приступим и установим Windows Server 2012 R2 в режиме Server Core.

Предварительная подготовка

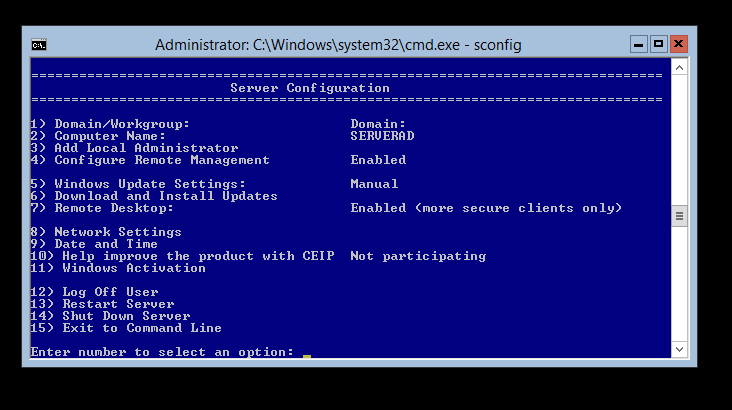

После установки и ввода пароля адсинистратора сервер приветствует нас окошком cmd. Настроить сервер нам поможет утилита «sconfig». Просто наберитие в окне cmd «sconfig»:

C:WindowsSystem32> sconfig

В первую очередь зададим имя хоста.

Выберем пункт 2.

Затем настроим на сервере статический IP-адрес, выбрав пункт 8, и ID сетевого интерфейса.

Теперь сервер необходимо перезагрузить, выбрав пункт 13.

Я использую следующие параметры:

ServerAD — имя сервера AD;

doomgate.local — имя домена;

DG — сокращённое имя домена;

10.120.36.0 — адрес сети;

10.120.36.1 — адрес шлюза;

10.120.36.10 — адрес контроллера домена и DNS;

255.255.255.0 — маска подсети.

Установка службы Active Directory и DNS в Server Core

После запуска сервера создадим файл ответов для утилиты dcpromo.

Запустим «блокнот».

C:WindowsSystem32> notepad

И напишем там переменные и их значения:

[DCInstall]

ReplicaOrNewDomain=Domain

NewDomain=Forest

NewDomainDNSName=doomgate.local

DomainNetbiosName=DG

InstallDNS=Yes

ConfirmGC=Yes

CreateDNSDelegation=No

DatabasePath=»C:WindowsNTDS»

LogPath=»C:WindowsNTDS»

SYSVOLPath=»C:WindowsSYSVOL»

SafeModeAdminPassword=(пароль)

RebootOnCompletion=Yes

ReplicaOrNewDomain — означает, что мы создаём новый домен;

NewDomain — создаём домен в новом лесу;

NewDomainDNSName — указываем DNS-имя домена;

DomainNetbiosName — указываем краткое имя домена;

InstallDNS — будем устанавливать службу DNS на этом контроллере домена;

ConfirmGC — этот сервер будет являться сервером глобального каталога;

CreateDNSDelegation — не делегировать этот DNS сервер;

DatabasePath — путь к БД;

LogPath — путь к логам;

SYSVOLPath — папка SYSVOL;

SafeModeAdminPassword — пароль для восстановления AD;

RebootOnCompletion — перезагрузить сервер после окончания установки.

Параметров на самом деле может быть и больше, опционально можно установить уровень функционирования домена и леса, я лишь привёл минимально необходимые параметры для установки нового домена в новом лесу.

Теперь сохраняем эти ответы в файл скажем «C:dcinstall.txt», запускаем dcpromo и даём ему в качестве параметра наш файл ответов.

C:WindowsSystem32> dcpromo /unattend:»C:dcinstall.txt»

Теперь остаётся дождаться окончания инсталляции службы AD, сервер перезагрузится автоматически.

Удалённое управление в Server Core

Важная особенность, поскольку мы собираемся управлять нашим сервером через оснастки RSAT, необходимо после инсталляции Active Directory, включить на сервере удалённое управление.

Запускаем снова «sconfig», и выбираем пункт 4, Enable remote management, можно так же включить ответ на ping, если хотите, чтобы сервер отвечал на пинги.

Пункт 7, включает удалённый рабочий стол (rdp), можно так же его включить.

Установка и конфигурирование DHCP в Server Core

Вообще говоря размещать службу DHCP на контроллере домена считается не безопасно, но в тестовой среде или при отсутствии мощностей вполне возможно.

И так, для начала необходимо установить саму роль DHCP сервера, для этого воспользуемся оснасткой «DISM».

C:WindowsSystem32> Dism /online /enable-feature /featurename:DHCPServer

После установки роли, добавим DHCP сервер в автозапуск:

C:WindowsSystem32> sc config dhcpserver start=auto

И запустим службу:

C:WindowsSystem32> net start dhcpserver

Теперь авторизуем наш DHCP сервер в домене:

C:WindowsSystem32> netsh dhcp add server ServerAD 10.120.36.10

Создадим область, в которой мы будем раздавать адреса:

C:WindowsSystem32> netsh dhcp server \ServerAD add scope 10.120.36.0 255.255.255.0 MyNetwork

Теперь создадим в этой области диапазон адресов для раздачи. Будем выдавать адреса с 10.120.36.1 по 10.120.36.254:

C:WindowsSystem32> netsh dhcp server \ServerAD scope 10.120.36.0 add iprange 10.120.36.1 10.120.36.254

Исключим из этого диапазона все адреса с 10.120.36.1 по 10.120.36.50, в этот диапазон можно посадить сервера с фиксированными IP, сетевые принтеры или клиентов, которым будем выдавать адреса на основе их mac-адресов:

C:WindowsSystem32> netsh dhcp server \ServerAD scope 10.120.36.0 add excluderange 10.120.36.1 10.120.36.50

Добавим в область шлюз по-умолчанию:

C:WindowsSystem32> netsh dhcp server \ServerAD scope 10.120.36.0 set optionvalue 003 IPADDRESS 10.120.36.1

Добавим DNS-сервер:

C:WindowsSystem32> netsh dhcp server \ServerAD scope 10.120.36.0 set optionvalue 006 IPADDRESS 10.120.36.10

Укажем DNS-имя домена:

C:WindowsSystem32> netsh dhcp server \ServerAD scope 10.120.36.0 set optionvalue 015 string doomgate.local

И наконец сделаем область активной:

C:WindowsSystem32> netsh dhcp server \ServerAD scope 10.120.36.0 set state 1

Теперь можно выставлять на клиентских машинах DHCP в настройках сетевых интерфейсов, они должны получать IP, адрес шлюза и имя домена по DHCP и можно начинать включать компьютеры в домен.

Оснастки Remote Server Administration Tools

Скачать оснастки RSAT можно с сайта Microsoft:

Средства удаленного администрирования сервера для Windows Vista

Средства удаленного администрирования сервера для Windows 7 с пакетом обновления 1 (SP1)

Средства удаленного администрирования сервера для Windows 8

Средства удаленного администрирования сервера для Windows 8.1

Установив их нужно активировать необходимы компоненты, для этого идём в «Программы и компоненты» и «Включение и отключение компонентов Windows», и ставим следующие компоненты:

После перезагрузки в папке «Администрирование» у нас появились нужные нам оснастки:

Теперь лезть на сервер каждый раз нет никакой необходимости, разве, что только для установки обновлений. Всё прекрасно рулится с машины администратора.