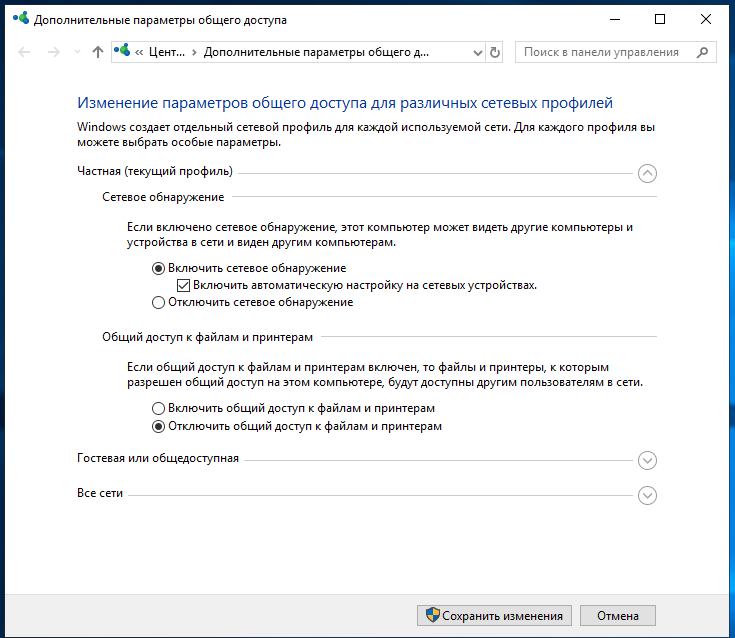

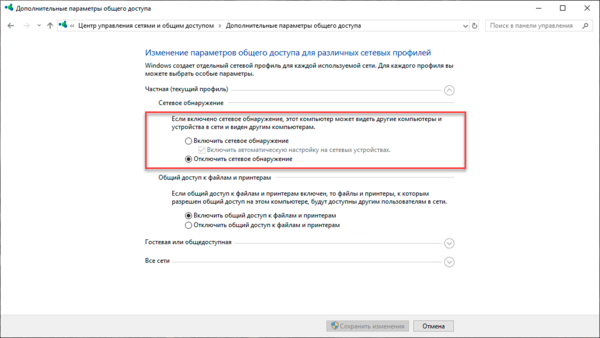

На днях установил на сервер Windows 2016 и при его настройке не смог активировать «Сетевое обнаружение». Точнее кликаешь на «Включить сетевое обнаружение». Далее ОК. При следующем заходе на эту же станицу – всё по-старому.

Оказалось, что эта проблема не только у серверных систем, но и у пользовательских Windows 10 и предыдущей версии Windows 7.

Все решается достаточно просто. Нужно включить 4 службы и вуаля.

Данная проблема не позволяет полноценно пользоваться компьютером в составе локальной сети, так как не работает обнаружение других машин по сети. Проблема простая, но на ее решение у меня ушло немало времени.

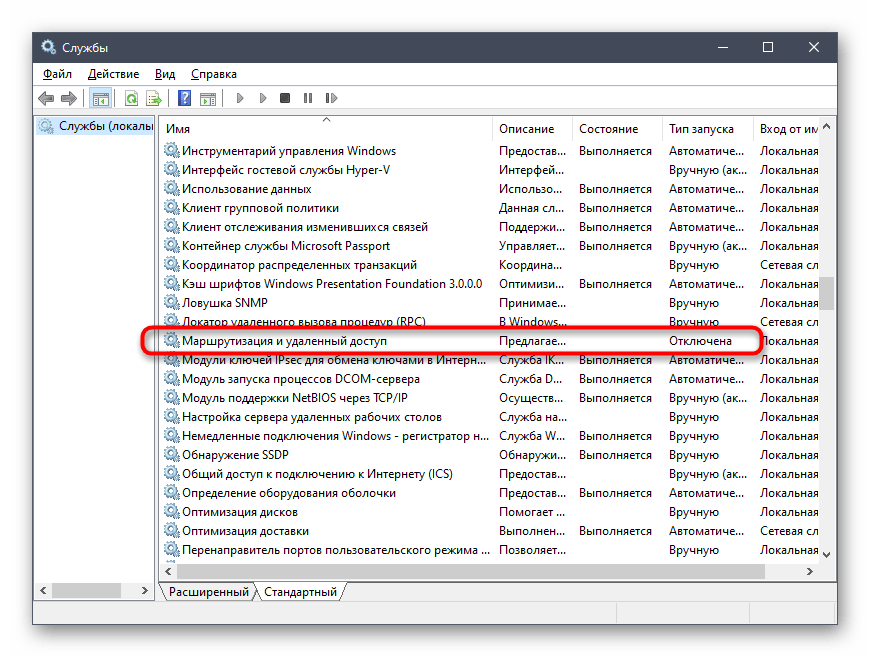

Для того, чтобы включить Сетевое обнаружение в Windows 10, нужно просто включить 4 сетевые службы:

- DNS-клиент (DNS Client);

- Обнаружение SSDP (SSDP Discovery);

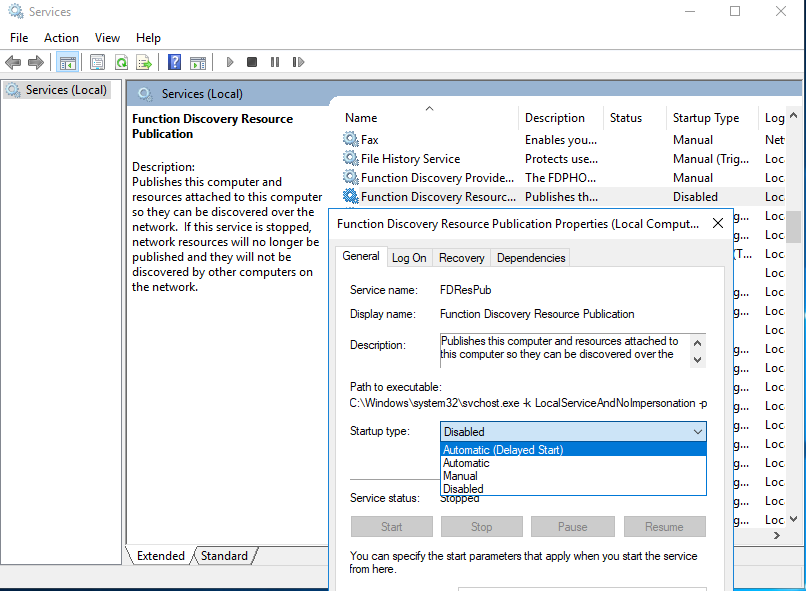

- Публикация ресурсов обнаружения функции (Function Discovery Resource Publication);

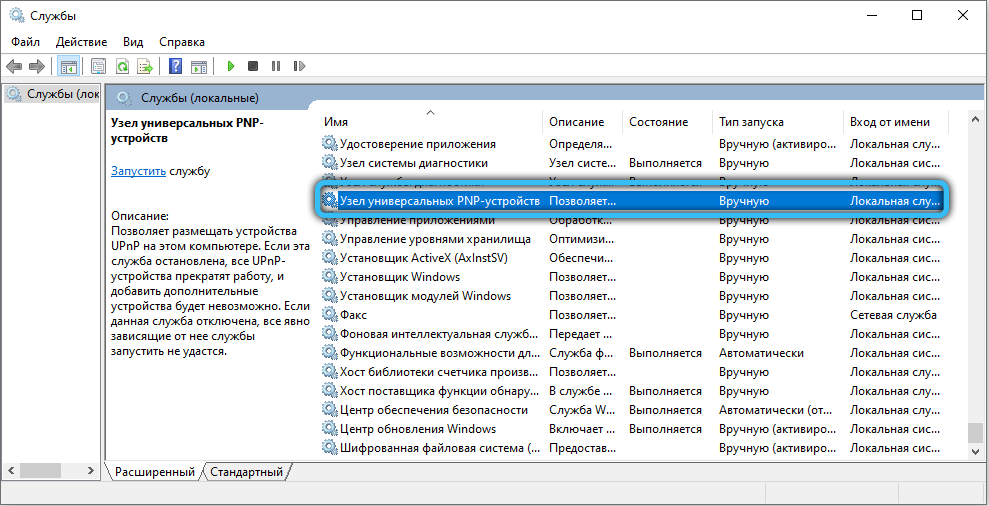

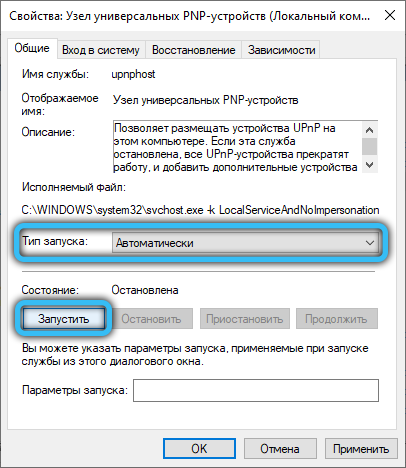

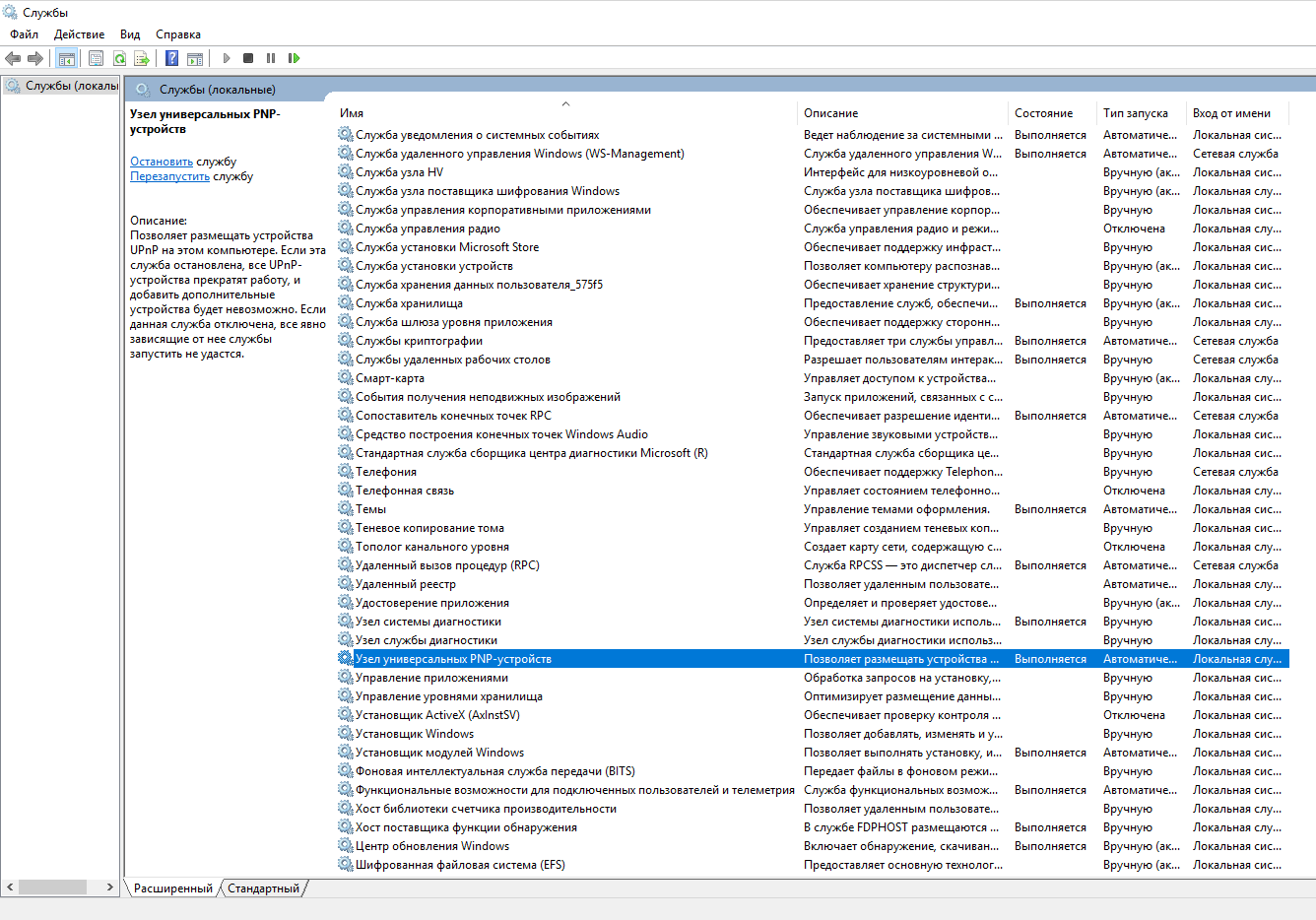

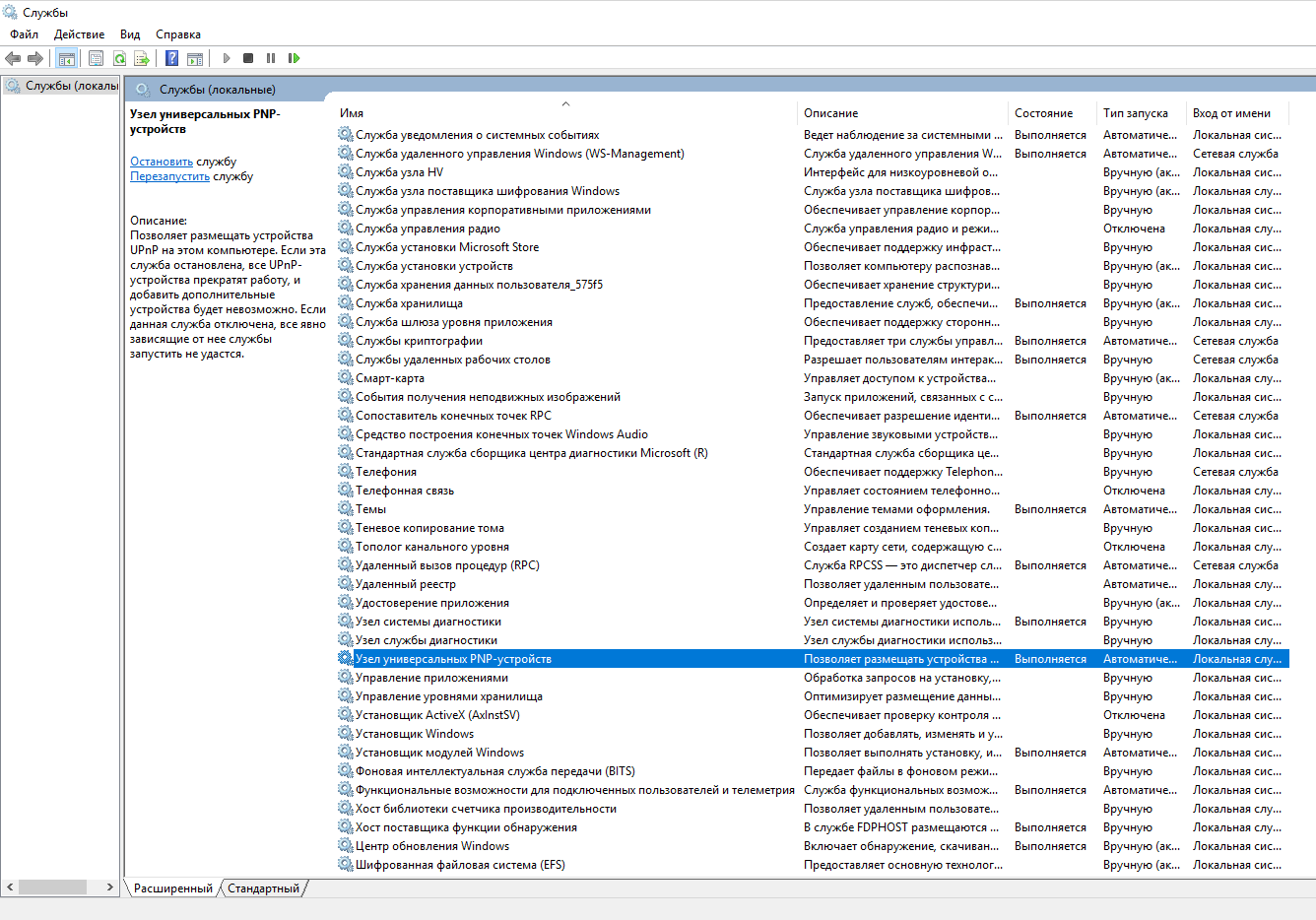

- Узел универсальных PNP-устройств (UPnP Device Host).

На первый взгляд, некоторые службы Windows не относятся к сетевым, но если их включить – это позволит решить проблему. А это главное.

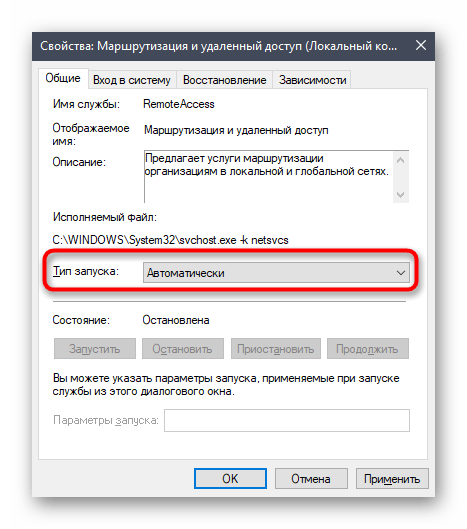

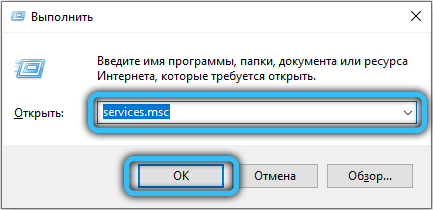

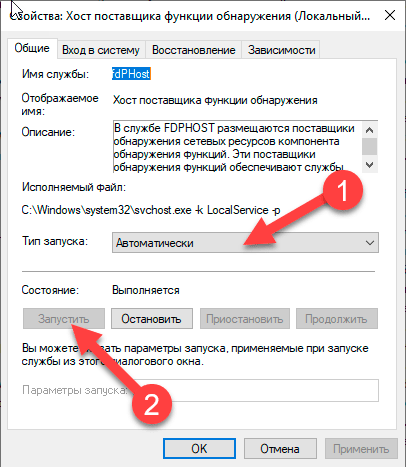

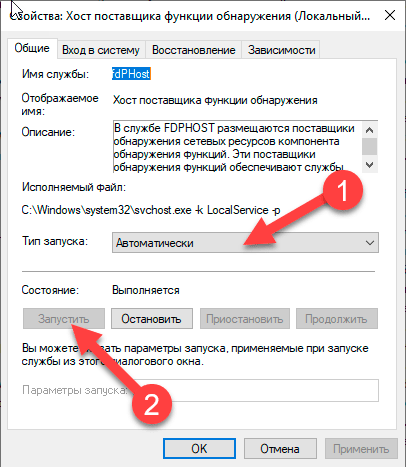

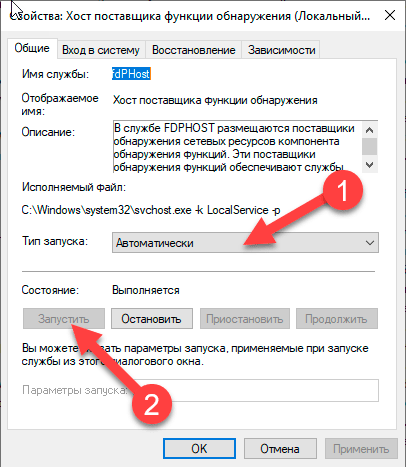

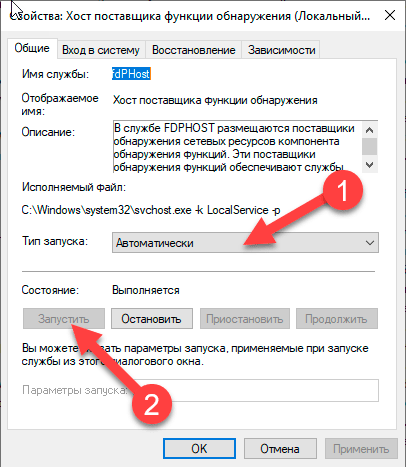

Делается это через Управление компьютером -> Службы. Чтобы включить необходимые службы, нужно установить Тип запуска как Авто и после запустить службу.

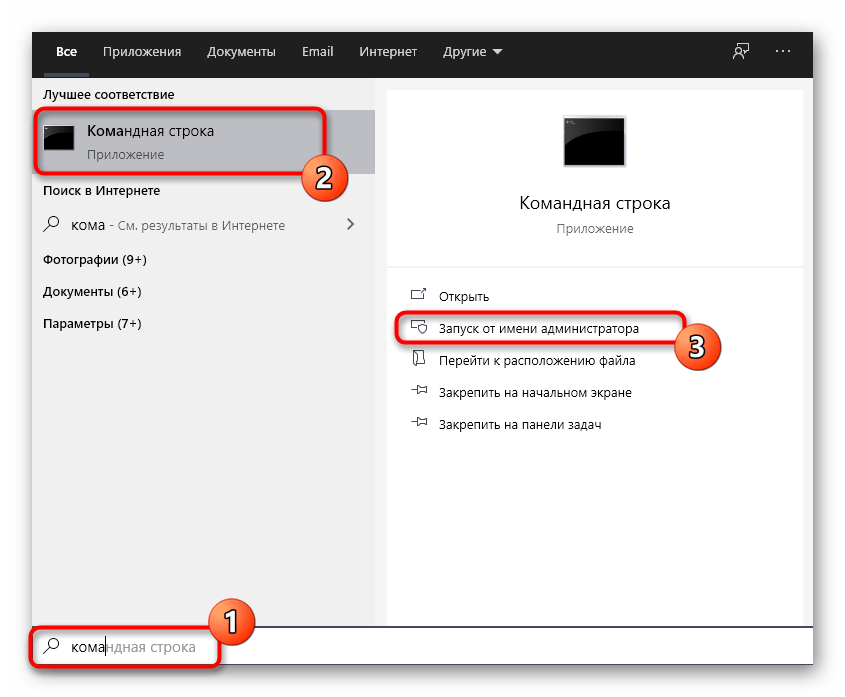

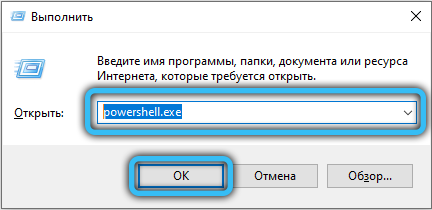

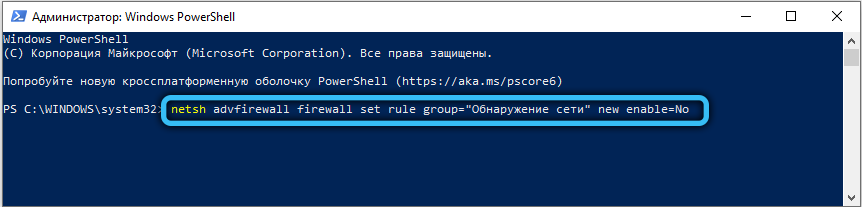

Для быстроты можно воспользоваться консольными командами:

sc config Dnscache start= auto

net start Dnscache

sc config SSDPSRV start= auto

net start SSDPSRV

sc config FDResPub start= auto

net start FDResPub

sc config upnphost start= auto

net start upnphostВключить их также можно, поместив команды в отдельный bat-файл и запустить его на исполнение. Кому как проще.

Почему эти нужные сетевые службы Windows по умолчанию отключены и сетевое обнаружение не включается, остается только гадать.

Теги: сеть

и Настройка

Комментарии

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Долгое время взаимоотношения систем семейства Windows c сетевой безопасностью были достаточно сложными. Ситуация начала меняться с выходом Windows XP, в которой появился встроенный брандмауэр, начиная с Vista были введены ограничения для учетных записей пользователей и произошло разделение подключенных сетей на домашние, рабочие и общественные.

Причиной этому стало широкое распространение интернета и широкополосных сетей, когда постоянное подключение к сети стало из роскоши нормой жизни. За ними последовало развитие домовых и личных сетей и сегодня практически каждое устройство так или иначе подключено к какой-либо сети c обязательным выходом в интернет. Это заставило по-новому посмотреть на вопросы безопасности, в частности в сторону ужесточения политик по умолчанию. Вторая проблема — это старые, уязвимые протоколы, многие из которых поддерживались в угоду совместимости, но дальнейшее их применение ставило серьезные проблемы безопасности, обусловленные самой архитектурой этих протоколов.

В современных ОС все сети делятся на частные и общедоступные, любая неизвестная сеть по умолчанию определяется как общедоступная и для нее включаются повышенные меры безопасности. Частные сети предполагают больший уровень доверия и позволяют включить Сетевое обнаружение, которое позволяет текущему узлу находить другие компьютеры в сети и быть видному самому. Ранее за этот функционал отвечал протокол NetBIOS over TCP/IP, но он не удовлетворяет современным требованиям безопасности и поэтому от его применения начали отказываться. На смену ему пришел новый протокол SSDP (Простой протокол обнаружения сервисов, Simple Service Discovery Protocol), который является частью более широкого протокола UPnP (Universal Plug and Play).

Новые протоколы позволяют сетевым устройствам не только обнаруживать и взаимодействовать друг с другом, но и самостоятельно конфигурировать активное сетевое оборудование, например, пробрасывать нужные порты на роутере.

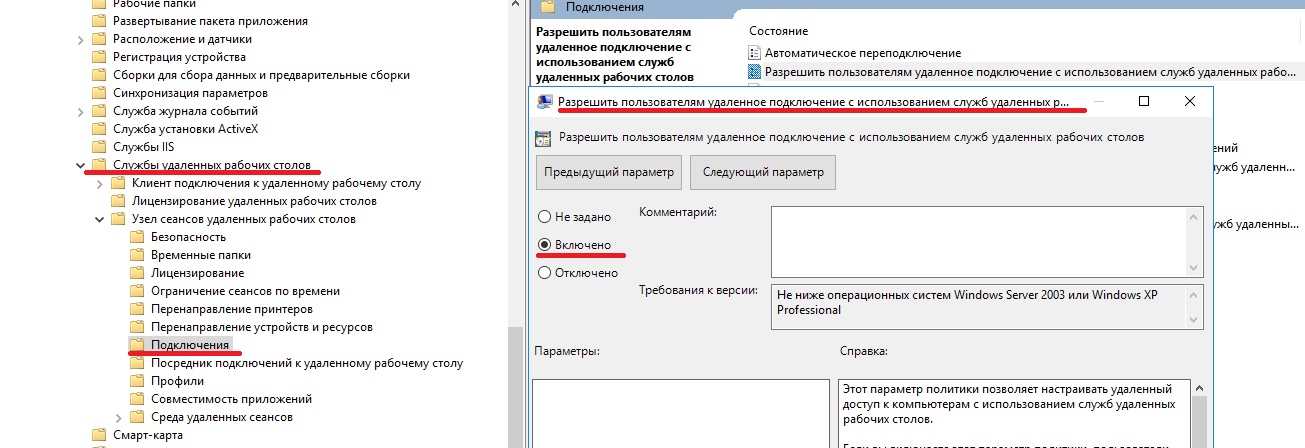

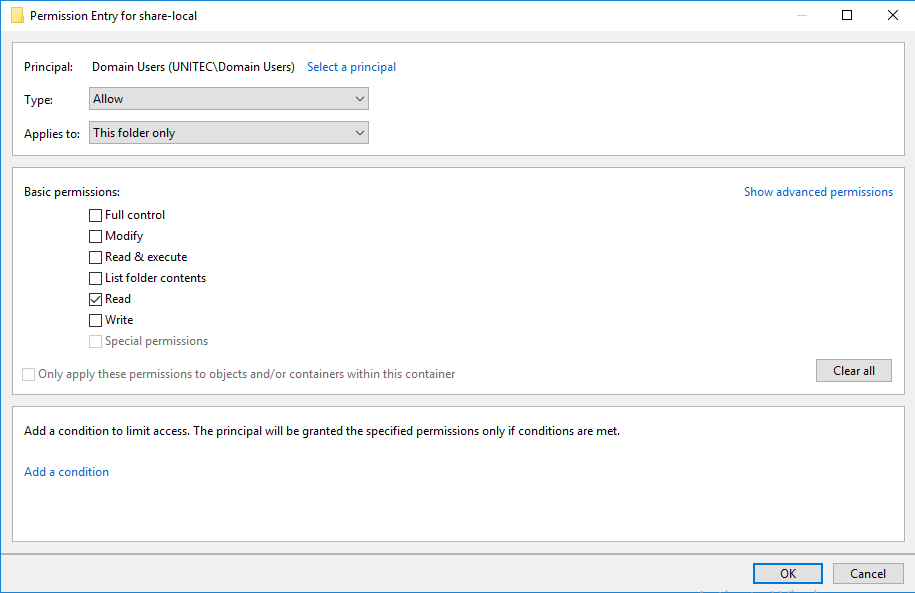

Но вернемся к озвученной в заголовке проблеме. Достаточно часто можно столкнуться с ситуацией, когда сетевое обнаружение в системах Windows не хочет включаться. При этом нет никаких сообщений об ошибках, вы вроде бы включаете сетевое обнаружение, но оно все равно оказывается отключенным.

- Обнаружение SSDP — включает поддержку протокола SSDP

- Узел универсальных PNP-устройств — включает поддержку UPnP

- Хост поставщика функции обнаружения — отвечает за обнаружение других устройств в локальной сети

- Публикация ресурсов обнаружения функции — обеспечивает видимость компьютера в локальной сети

Также удостоверьтесь что у вас работает и настроена на автоматический запуск служба:

- DNS-клиент

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

- Remove From My Forums

-

Question

-

I am completely new to Server 2016.

Yesterday I installed Server 2016 into a virtual machine. Server 2016 automatically set Windows Firewall profile to Domain (the default). I enabled Network Discovery and was able to RDP from another virtual machine into the Server 2016 virtual

machine. No problems — Network Discovery worked as expected in the Domain Profile.Today when I started the Server 2016 virtual machine, Network Discovery is always being turned off after I set it to ON.

I did a quick online search and it states that these services must be enabled:

Yesterday they must have all been enabled since Network Discovery in the Domain Profile worked as expected…

— DNS Client

(today enabled Automatic [Trigger Start] and running)

— Function Discovery Resource Publication

(today enabled Manual)

— SSDP Discovery

(today Disabled)

— UPnP Device Host

(today Disabled)

Can anyone please explain why the above changes in Server 2016 services from yesterday to today — when there were no changes whatsoever made to Server 2016 except for applying updates ?

Should each of these services be set to Automatic or Automatic [Triggered] ?

Is there a way to change the Firewall profile from Domain to Private via the GUI ?

Thanks in advance.

-

Edited by

Wednesday, May 17, 2017 2:23 AM

-

Edited by

Answers

-

Hi,

Domain profile type cannot be changed to other types manually. It is by design and you can reference below articles for more detail information.

Network Location Awareness (NLA) and how it relates to Windows Firewall Profiles:

https://blogs.technet.microsoft.com/networking/2010/09/08/network-location-awareness-nla-and-how-it-relates-to-windows-firewall-profiles/Understanding Firewall Profiles:

https://technet.microsoft.com/en-us/library/getting-started-wfas-firewall-profiles-ipsec(v=ws.10).aspxAccording to your description, my understanding is that Network Discovery is always automatically turned off. The 4 services, please try to manually change the Startup Type as “Automatic”, then, manually start these services and make sure they are running.

Besides, please disable 3rd party process, including anti-virus program temporarily and confirm the result. in general, there should be an information event (ID 7040) logged in Event Viewer – Windows Logs – System, indicates the time and server which has been

disabled/started. You may check this event to find more information.Best Regards,

Eve Wang

Please remember to mark the replies as answers if they help.

If you have feedback for TechNet Subscriber Support, contact

tnmff@microsoft.com.-

Marked as answer by

hjlbx

Friday, May 19, 2017 2:53 PM

-

Marked as answer by

- Remove From My Forums

-

Question

-

I am completely new to Server 2016.

Yesterday I installed Server 2016 into a virtual machine. Server 2016 automatically set Windows Firewall profile to Domain (the default). I enabled Network Discovery and was able to RDP from another virtual machine into the Server 2016 virtual

machine. No problems — Network Discovery worked as expected in the Domain Profile.Today when I started the Server 2016 virtual machine, Network Discovery is always being turned off after I set it to ON.

I did a quick online search and it states that these services must be enabled:

Yesterday they must have all been enabled since Network Discovery in the Domain Profile worked as expected…

— DNS Client

(today enabled Automatic [Trigger Start] and running)

— Function Discovery Resource Publication

(today enabled Manual)

— SSDP Discovery

(today Disabled)

— UPnP Device Host

(today Disabled)

Can anyone please explain why the above changes in Server 2016 services from yesterday to today — when there were no changes whatsoever made to Server 2016 except for applying updates ?

Should each of these services be set to Automatic or Automatic [Triggered] ?

Is there a way to change the Firewall profile from Domain to Private via the GUI ?

Thanks in advance.

-

Edited by

Wednesday, May 17, 2017 2:23 AM

-

Edited by

Answers

-

Hi,

Domain profile type cannot be changed to other types manually. It is by design and you can reference below articles for more detail information.

Network Location Awareness (NLA) and how it relates to Windows Firewall Profiles:

https://blogs.technet.microsoft.com/networking/2010/09/08/network-location-awareness-nla-and-how-it-relates-to-windows-firewall-profiles/Understanding Firewall Profiles:

https://technet.microsoft.com/en-us/library/getting-started-wfas-firewall-profiles-ipsec(v=ws.10).aspxAccording to your description, my understanding is that Network Discovery is always automatically turned off. The 4 services, please try to manually change the Startup Type as “Automatic”, then, manually start these services and make sure they are running.

Besides, please disable 3rd party process, including anti-virus program temporarily and confirm the result. in general, there should be an information event (ID 7040) logged in Event Viewer – Windows Logs – System, indicates the time and server which has been

disabled/started. You may check this event to find more information.Best Regards,

Eve Wang

Please remember to mark the replies as answers if they help.

If you have feedback for TechNet Subscriber Support, contact

tnmff@microsoft.com.-

Marked as answer by

hjlbx

Friday, May 19, 2017 2:53 PM

-

Marked as answer by

— Advertisement —

Hi, how are you? Windows Server handles a protocol called Network Discovery. In fact, as its name indicates, it allows you to see or find other computers and network devices. Additionally, it allows other computers on the network to see the server. However, the system may fail to detect other computers on the network. This circumstance is burdensome since it can affect the normal development of the system. Consequently, let’s see how to activate network discovery in Windows Server 2019/2016

How to enable network detection in Windows Server 2019/2016.

Network discovery has three basic levels of configuration:

- Enable: This option allows the server to view other computers and devices on the network. In addition, let others see the active server

- Disable: This option prevents both seeing other devices on the network and others from seeing our server.

- Customized: With this option, we can adjust the settings associated with network discovery in order to allow only some of them.

In this opportunity, we will enable definitively the network detection in Windows Server 2019/2016. Well, if you’ve come this far, it’s because when you go to the file browser, the network detection has generated an error. But don’t worry, let’s see how we can fix this problem. First, it is necessary to enter the network settings. With this in mind, follow the next path: Control Panel>Network and Internet>Network and Sharing Center. Once there, please click on Change advanced sharing settings.

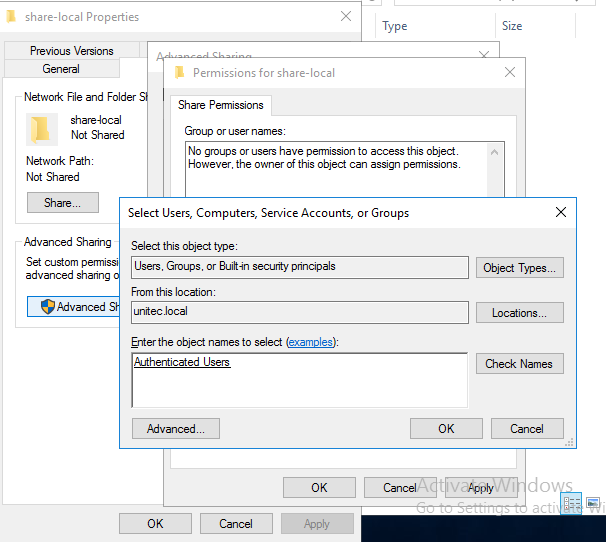

In the next window, display the Domain section. Once there, check the Enable network detection box. Then click on Save changes.

Now, go to the file browser and verify that devices are detected on the network.

Activate services to improve network detection.

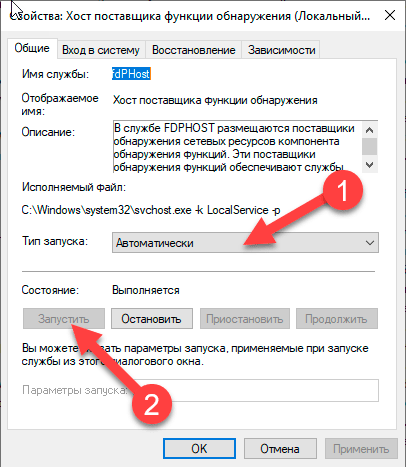

It is our intention, that your Windows Server works in an optimal mode. Therefore, we will give you some tips to ensure the optimal functioning of network discovery. With that intention, it is necessary to activate some services. For them, from the Dashboard go to Tools and from there select Services.

Now locate a service called Function Discovery Resource Publication

Then double-click on the service. Now in the Startup Type, set it to Automatic. Finally, click on OK.

Now locate a service called SSDP Discovery.

Next double-click on the service. Now in the Startup Type, set it to Automatic. Finally, click on OK.

Then locate a service called UPnP Device Host.

Next double-click on the service. Now in the Startup Type, set it to Automatic. Finally, click on OK.

Conclusion

Thus, we have seen how to enable network discovery in Windows Server 2019/2016. This way it is possible to solve this problem in our server. Since it is important to check the network devices inside the system. Well, this is all for now. Before I say goodbye, I invite you to see our post about disabling automatic updates in Windows Server 2019. Feel free to share this post on your social networks. Also, let us know what topic you want us to develop. Bye!

Содержание

- В Windows Server 2019 не сохраняется «Включить сетевое обнаружение» (РЕШЕНО)

- Как в Windows Server 2019 включить сетевое обнаружение

- Связанные статьи:

- Рекомендуется Вам:

- Comments

- Записки IT специалиста

- Не включается сетевое обнаружение в Windows 10 / Windows Server

- Как включить сетевое обнаружение в windows server 2019

- Вопрос

- Ответы

- Все ответы

- Как включить сетевое обнаружение в windows server 2019

- Вопрос

- Ответы

- Все ответы

- Windows 10 не видит компьютеры в сетевом окружении

- Не отображаются компьютеры с Windows 10 в сетевом окружении рабочей группы

- Включить сетевое обнаружение в Windows 10

- SMB 1.0 и проблемы с Master Browser в Windows 10

- Windows 10 не видит сетевые папки

В Windows Server 2019 не сохраняется «Включить сетевое обнаружение» (РЕШЕНО)

Как в Windows Server 2019 включить сетевое обнаружение

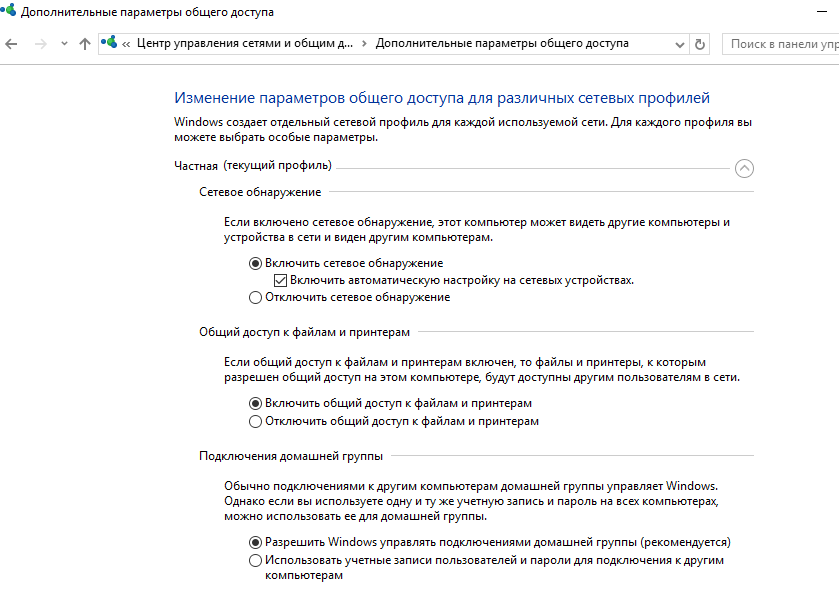

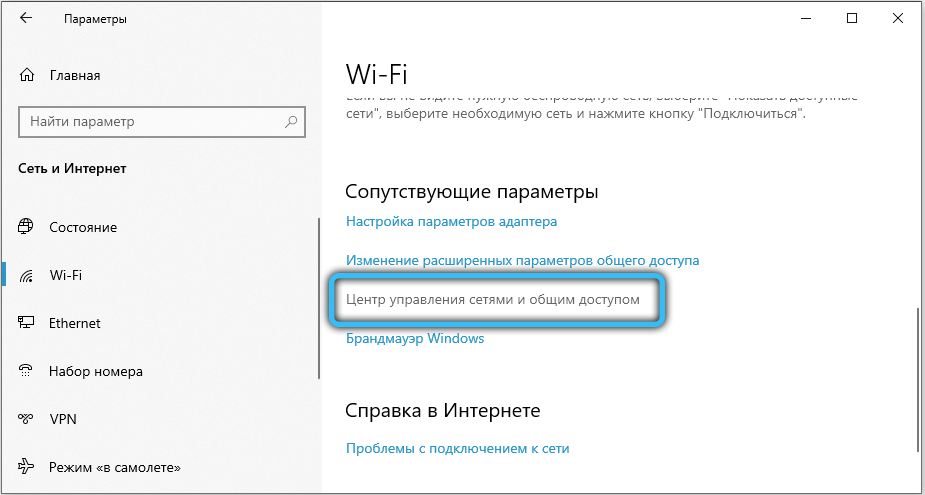

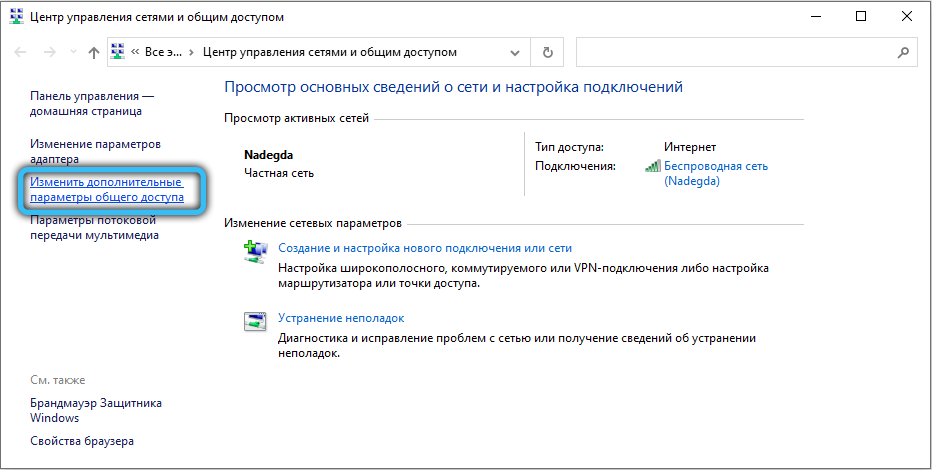

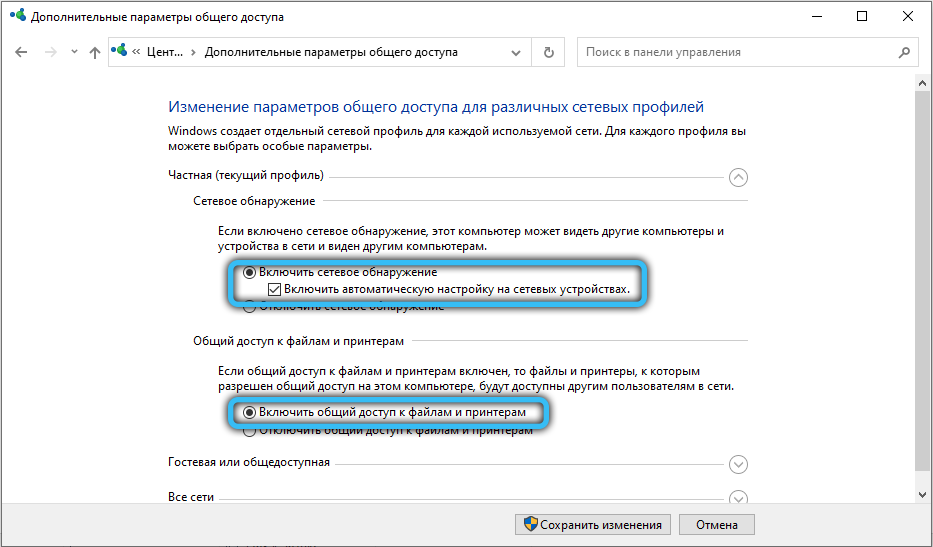

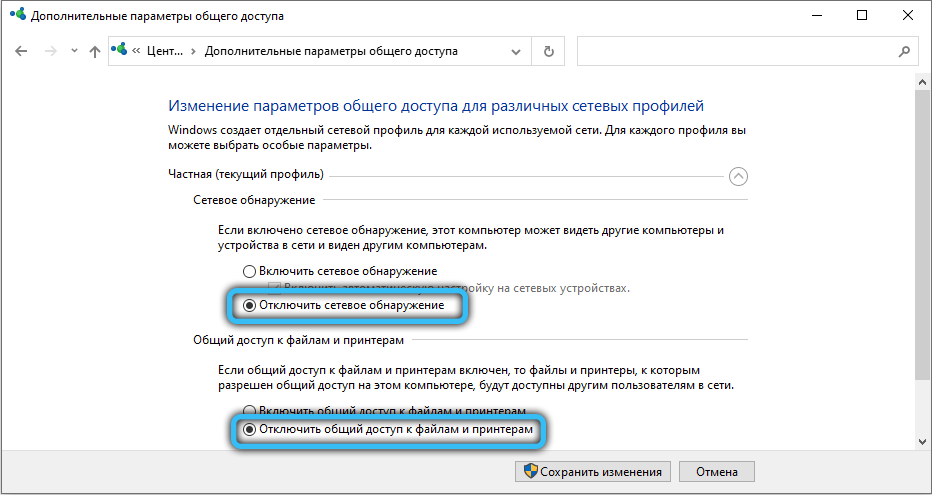

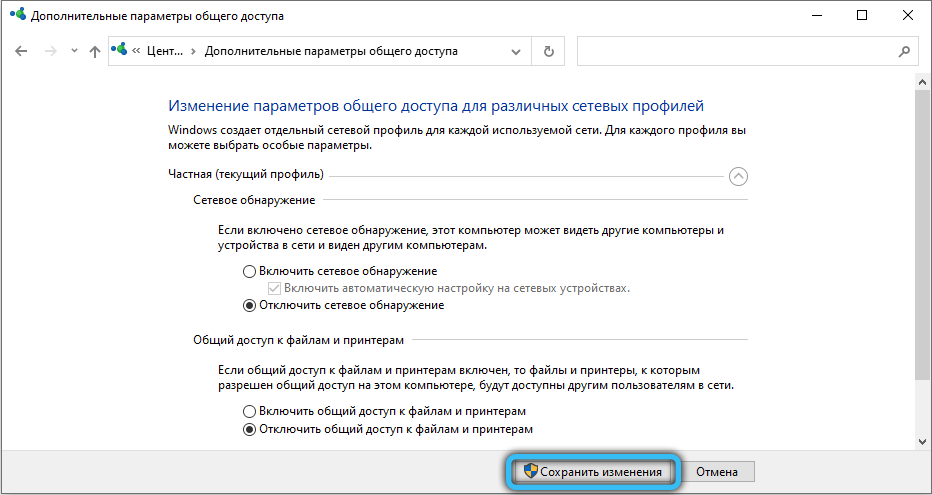

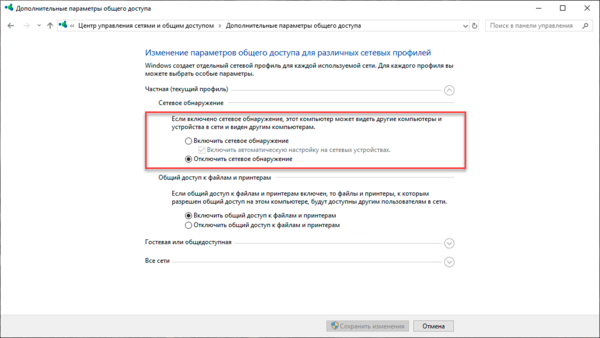

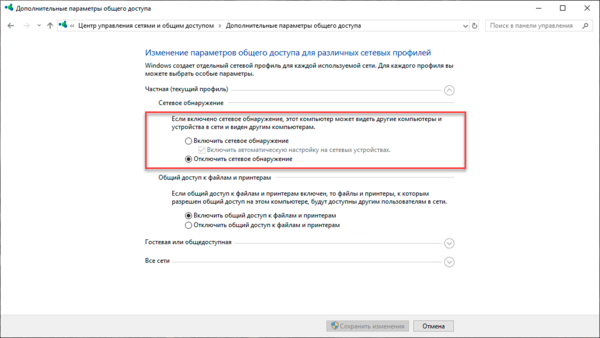

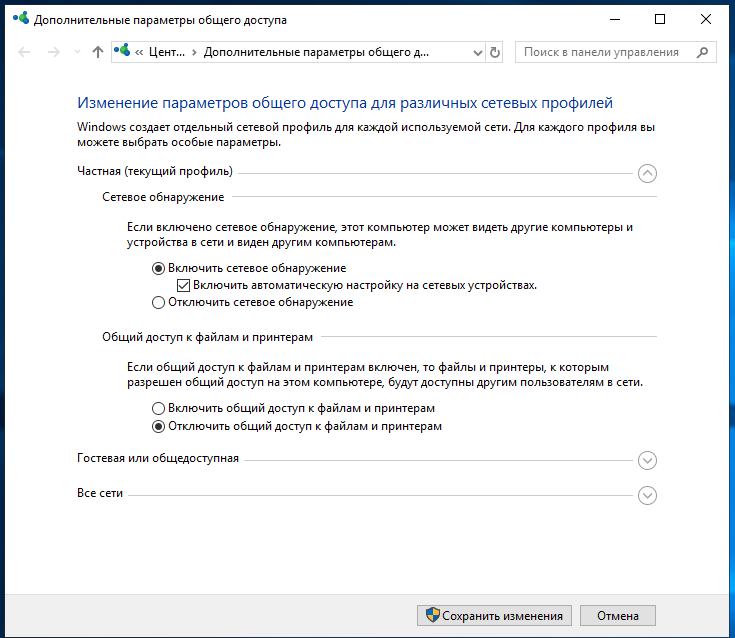

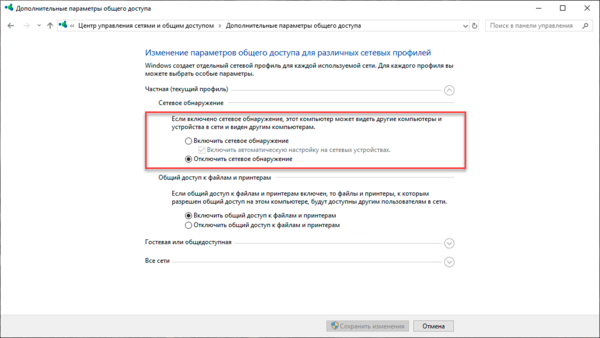

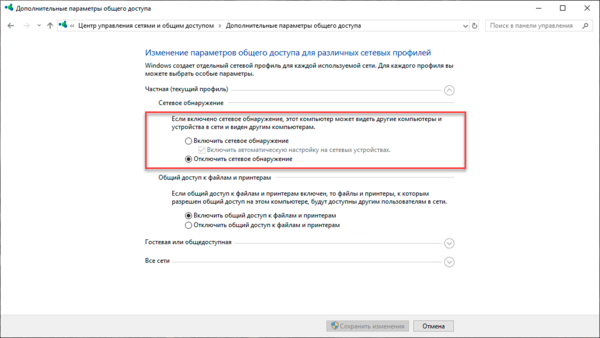

На компьютерах, которые должны подключаться к общей сетевой папке, перейдите в «Изменение расширенных параметров общего доступа» и выберите опцию «Включить сетевое обнаружение»:

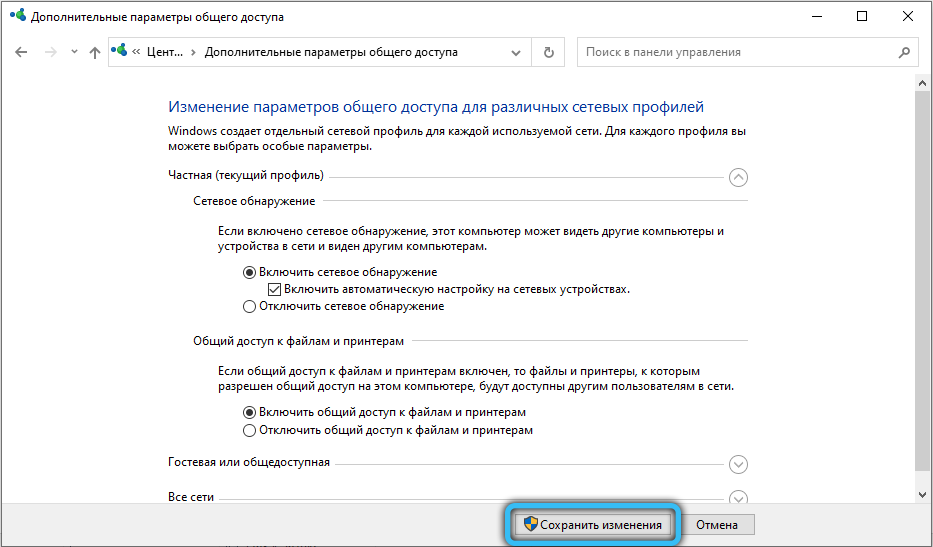

Затем нажмите кнопку «Сохранить изменения».

Вновь откройте «Изменение расширенных параметров общего доступа» и проверьте сделанные настройки.

В настоящее время Windows Server 2019 не сохраняется «Включить сетевое обнаружение».

Для включения сетевого обнаружения (network discovery) необходимо, чтобы были запущены определённую службы.

Откройте services.msc и убедитесь, что запущены следующие службы:

Если у вас русскоязычная версия, то службы называются так:

Затем снова включите сетевое обнаружение — теперь настройка должна сохраняться и SMB и другие связанные функции должны работать.

Связанные статьи:

Рекомендуется Вам:

Дякую! Допомогли вирішити дану проблему )

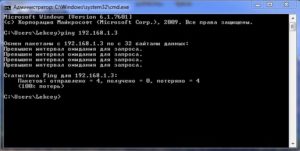

Не помогло. Брэндмауэр отключил даже. И все равно сервер никто не может дажи пинговать. Хотя сервак пингует ПК

А что именно не помогло исправить? Настройка не сохраняется? Эта заметка посвящена тому, как включить конкретную настройку.

Если у вас другие проблемы с доступом к сетевой папке, то посмотрите, например, разделы, посвящённые созданию сетевых папок с паролем и без пароля. Там же написано, как подключаться к сетевой папке — нюансов много.

Что касается пинга Windows хостов, то особо на это не стоит обращать внимания, так как по умолчанию все Windows машины настроены не отвечать на пинги. То есть если машина не отвечает на пинг, то это не означает, например, что не будет доступа к сетевой папке, которая размещена на ней.

Источник

Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

Не включается сетевое обнаружение в Windows 10 / Windows Server

Долгое время взаимоотношения систем семейства Windows c сетевой безопасностью были достаточно сложными. Ситуация начала меняться с выходом Windows XP, в которой появился встроенный брандмауэр, начиная с Vista были введены ограничения для учетных записей пользователей и произошло разделение подключенных сетей на домашние, рабочие и общественные.

В современных ОС все сети делятся на частные и общедоступные, любая неизвестная сеть по умолчанию определяется как общедоступная и для нее включаются повышенные меры безопасности. Частные сети предполагают больший уровень доверия и позволяют включить Сетевое обнаружение, которое позволяет текущему узлу находить другие компьютеры в сети и быть видному самому. Ранее за этот функционал отвечал протокол NetBIOS over TCP/IP, но он не удовлетворяет современным требованиям безопасности и поэтому от его применения начали отказываться. На смену ему пришел новый протокол SSDP (Простой протокол обнаружения сервисов, Simple Service Discovery Protocol), который является частью более широкого протокола UPnP (Universal Plug and Play).

Новые протоколы позволяют сетевым устройствам не только обнаруживать и взаимодействовать друг с другом, но и самостоятельно конфигурировать активное сетевое оборудование, например, пробрасывать нужные порты на роутере.

Но вернемся к озвученной в заголовке проблеме. Достаточно часто можно столкнуться с ситуацией, когда сетевое обнаружение в системах Windows не хочет включаться. При этом нет никаких сообщений об ошибках, вы вроде бы включаете сетевое обнаружение, но оно все равно оказывается отключенным.

Также удостоверьтесь что у вас работает и настроена на автоматический запуск служба:

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

Или подпишись на наш Телеграм-канал:

Источник

Как включить сетевое обнаружение в windows server 2019

Вопрос

Ответы

1. Про «Сетевое окружение» можно смело забыть. Оно не поддерживается и не работает в современных версиях серверного ПО.

2. Судя по анамнезу у вас возможны проблемы с firewall (например включено правило Network Discovery, но при этом закрыт 445 TCP). Сложность ещё в том, что вы не привели текст ни одной ошибки.

3. Грамотный troubleshooting начинается тогда когда открываются логи, запускается сниффер (тот же Wireshark) и проблема воспроизводится.

4. Посмотрите ещё в сторону апдейтов, возможно что последние на 2019 можно попробовать откатить и воспроизвести трабл ещё раз.

Все ответы

1. Про «Сетевое окружение» можно смело забыть. Оно не поддерживается и не работает в современных версиях серверного ПО.

2. Судя по анамнезу у вас возможны проблемы с firewall (например включено правило Network Discovery, но при этом закрыт 445 TCP). Сложность ещё в том, что вы не привели текст ни одной ошибки.

3. Грамотный troubleshooting начинается тогда когда открываются логи, запускается сниффер (тот же Wireshark) и проблема воспроизводится.

4. Посмотрите ещё в сторону апдейтов, возможно что последние на 2019 можно попробовать откатить и воспроизвести трабл ещё раз.

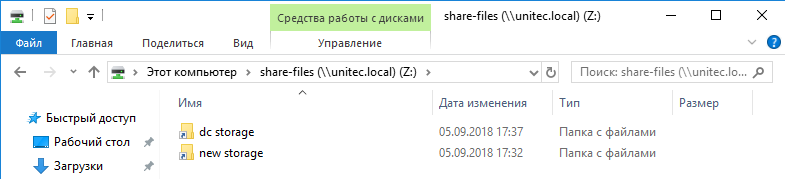

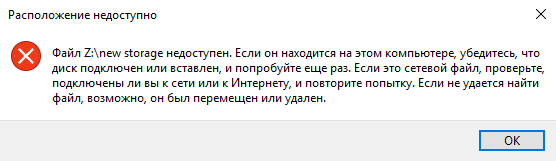

Спасибо за ответ. Фаир вол отключал и включал. в 2016 все отлично работает но в 2019 все перепробовал, компы видит но открыть не может, при создании ярлыков с названием клиентского ПК не создает, пишет проверьте правильность имени ПК. Тупо даже на виртуалку ставьте и проверяйте, сервак клиент пк не откроет

Тупо даже на виртуалку ставьте и проверяйте, сервак клиент пк не откроет

тут мы вам помогаем, а не наоборот. Мы не тех поддержка, а сотрудники различных компаний которые безоплатно (без оплаты с вашей стороны или со стороны мс), делимся личным опытом. Если вы перепробовали «все» значит решения нет.

Возможно кто-то решит проверить ваши шаги, но вангую что проблемы он/она не получит, а если так то время человека решившего вам помочь будет потрачено зря (а ведь это время можно потратить более полезно, интересно и приятно). Уважайте пожалуйста время участников, в противном случае искать решение вам придется самостоятельно

The opinion expressed by me is not an official position of Microsoft

Источник

Как включить сетевое обнаружение в windows server 2019

Вопрос

Ответы

1. Про «Сетевое окружение» можно смело забыть. Оно не поддерживается и не работает в современных версиях серверного ПО.

2. Судя по анамнезу у вас возможны проблемы с firewall (например включено правило Network Discovery, но при этом закрыт 445 TCP). Сложность ещё в том, что вы не привели текст ни одной ошибки.

3. Грамотный troubleshooting начинается тогда когда открываются логи, запускается сниффер (тот же Wireshark) и проблема воспроизводится.

4. Посмотрите ещё в сторону апдейтов, возможно что последние на 2019 можно попробовать откатить и воспроизвести трабл ещё раз.

Все ответы

1. Про «Сетевое окружение» можно смело забыть. Оно не поддерживается и не работает в современных версиях серверного ПО.

2. Судя по анамнезу у вас возможны проблемы с firewall (например включено правило Network Discovery, но при этом закрыт 445 TCP). Сложность ещё в том, что вы не привели текст ни одной ошибки.

3. Грамотный troubleshooting начинается тогда когда открываются логи, запускается сниффер (тот же Wireshark) и проблема воспроизводится.

4. Посмотрите ещё в сторону апдейтов, возможно что последние на 2019 можно попробовать откатить и воспроизвести трабл ещё раз.

Спасибо за ответ. Фаир вол отключал и включал. в 2016 все отлично работает но в 2019 все перепробовал, компы видит но открыть не может, при создании ярлыков с названием клиентского ПК не создает, пишет проверьте правильность имени ПК. Тупо даже на виртуалку ставьте и проверяйте, сервак клиент пк не откроет

Тупо даже на виртуалку ставьте и проверяйте, сервак клиент пк не откроет

тут мы вам помогаем, а не наоборот. Мы не тех поддержка, а сотрудники различных компаний которые безоплатно (без оплаты с вашей стороны или со стороны мс), делимся личным опытом. Если вы перепробовали «все» значит решения нет.

Возможно кто-то решит проверить ваши шаги, но вангую что проблемы он/она не получит, а если так то время человека решившего вам помочь будет потрачено зря (а ведь это время можно потратить более полезно, интересно и приятно). Уважайте пожалуйста время участников, в противном случае искать решение вам придется самостоятельно

The opinion expressed by me is not an official position of Microsoft

Источник

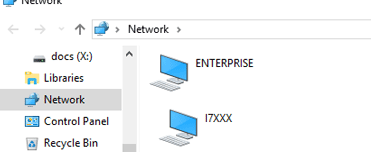

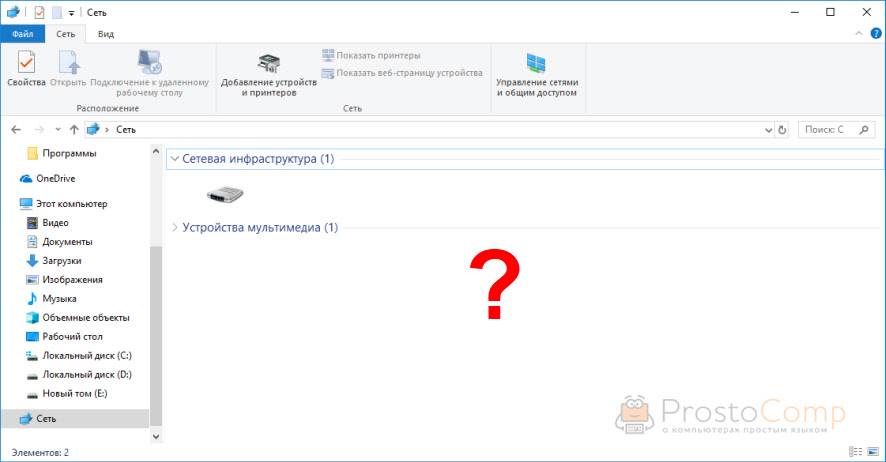

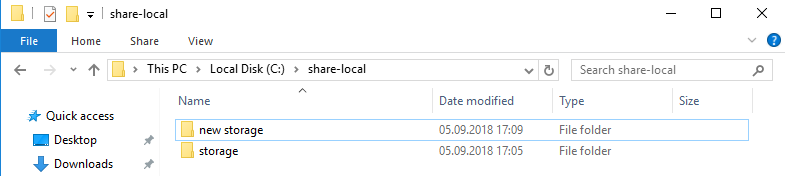

Ко мне несколько раз обращались читатели с просьбой помочь решить проблему с отображением компьютеров в сетевом окружении в последних билдахWindows 10. Действительно, в последних релизах Windows 10 ваш компьютер может перестать видеть соседние компьютеры в рабочей группе локальной сети, либо же сам не отображаться в сетевом окружении на других компьютерах. Рассмотрим, как это исправить.

Не отображаются компьютеры с Windows 10 в сетевом окружении рабочей группы

Пользователи стали сталкиваться с проблемами отображения соседних компьютеров в локальной сети рабочей группы еще начиная с Windows 10 1703 (Creators Update). После установки этой (или более новой версии Windows 10) ваш компьютер может перестать видеть соседние компьютеры при просмотре устройств в сетевом окружении.

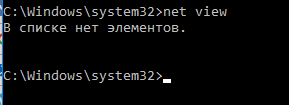

Список компьютеров в сетевом окружении можно просмотреть в проводнике либо командой:

Если список пуст (команда вернула В списке нет элементов/ There are no entries in the list.), что в первую очередь проверьте следующие настройки.

Убедитесь, что у вас в секции текущего сетевого профиля Частная / Private (текущий профиль) включены опции:

Разрешить Windows управлять подключениями домашней группы (если у вас используется домашняя группа).

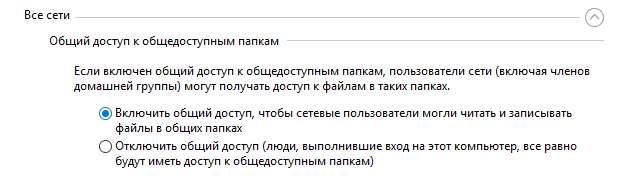

Затем в профили Все сети активируйте опции:

Сбросьте кеш DNS на компьютере:

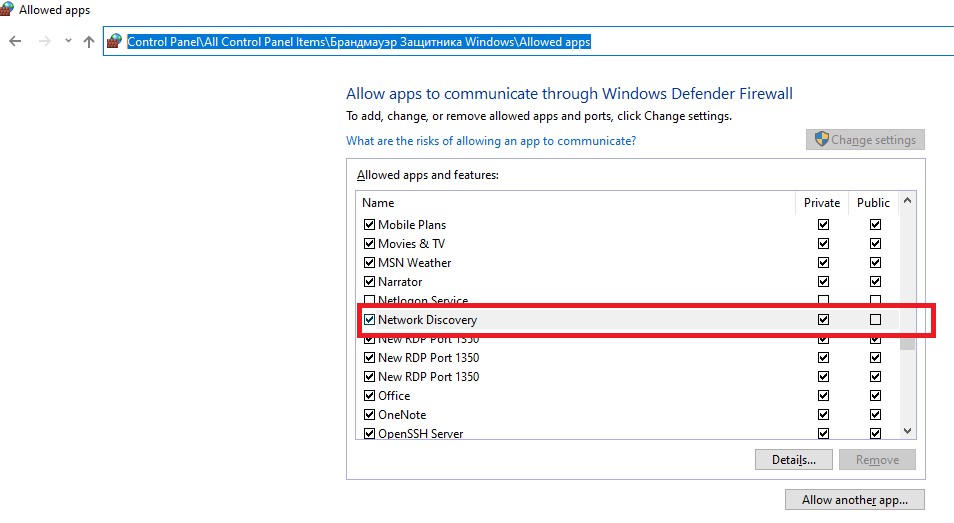

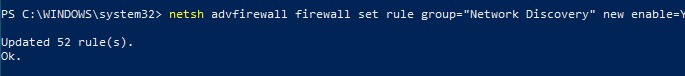

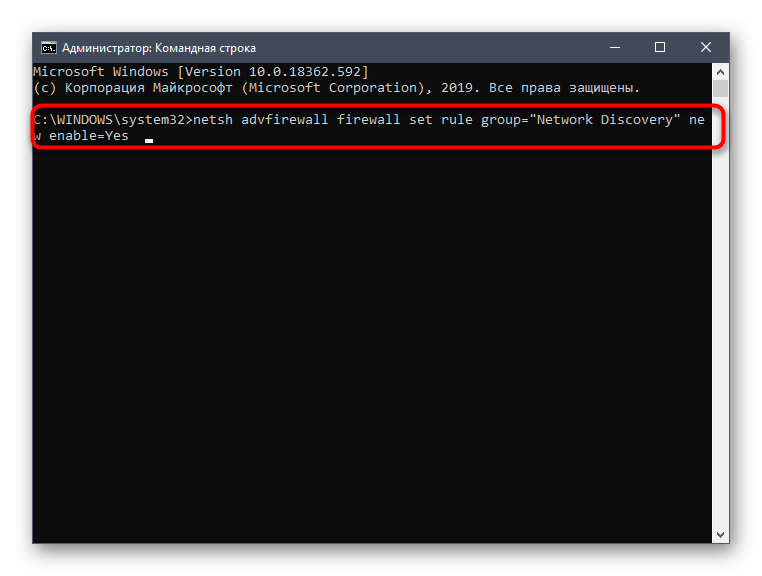

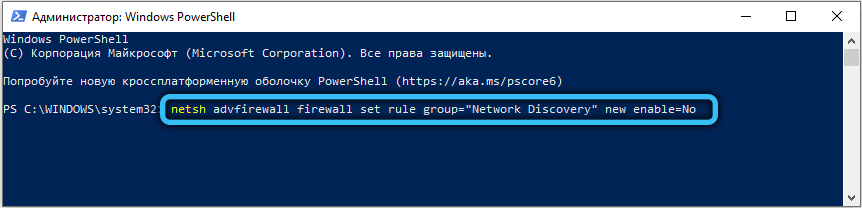

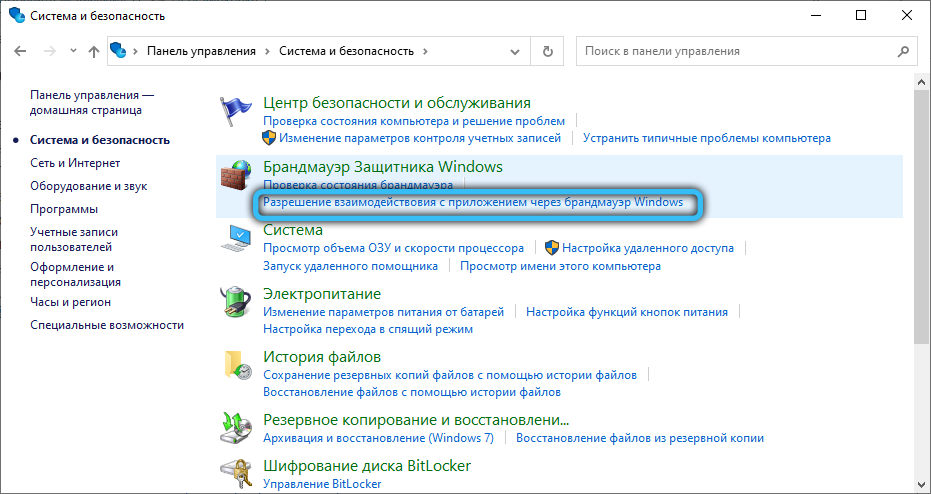

Для включения обнаружения нужно в командной строке с правами администратора выполнить команду, разрешающую трафик сетевого обнаружений (Network Discovery) в Windows 10:

netsh advfirewall firewall set rule group=»Network Discovery» new enable=Yes

Или вручную разрешите протокол Network Discovery хотя бы для Частной (Private) сети в настройках Брандмауэр Защитника Windows (Control PanelAll Control Panel ItemsБрандмауэр Защитника WindowsAllowed apps).

Нажмите на ссылку Изменение расположения в сети, после этого в боковой панели с запросом “Вы хотите разрешить другим компьютерам и устройства в этой сети обнаруживать ваш ПК? Рекомендуем делать это в домашней или рабочей сети, а не в общедоступных”, выберите “Да”.

Откройте сетевое окружение и проверьте, отображаются ли соседние компьютеры.

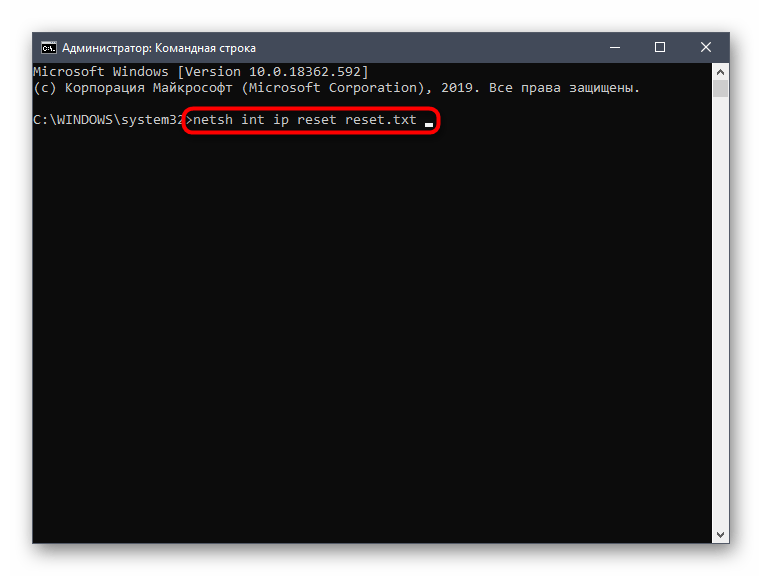

Сбросить сетевые настройки и правила файервола можно командами:

netsh int ip reset reset.txt

netsh winsock reset

netsh advfirewall reset

После чего нужно перезагрузить компьютер.

Затем перезагрузите компьютер. Windows должна автоматически определить вашу сетевую карту и установить подходящие драйвера. При этом все старые настройки протоколов для сетевой карты будут сброшены.

Также проверьте запущены ли следующие службы (для корректного отображения сетевого окружения они должны находится в состоянии автоматического запуска). Откройте консоль services.mcs:

В некоторых случаях сторонние антивирусы и файерволы могут блокировать запросы имени NetBIOS, WDS и широковещательные DNS запросы (точно была проблема с ESET NOD32). Попробуйте временно отключить антивирус/файервол и проверить, работает ли сетевое обнаружение в Windows 10.

Включить сетевое обнаружение в Windows 10

В Windows 10 1803 (Spring Creators Update) разработчики убрали возможность создавать домашнюю группу компьютеров, кроме того компьютеры с Windows 10 перестают отображаться в сетевом окружении проводника при просмотре устройств сети.

Дело в том, что с точки зрения Microsoft рабочие группы – это устаревший функционал организации локальной сети для доступа к общим ресурсам и принтерам. Вместо использования рабочей группы Microsoft предлагает использовать свои облачные сервисы (OneDrive или доступ через учетные записи Microsoft Account), На мой взгляд, это неоправданно.

Однако по факту, чтобы в Windows 1803 получить доступ к ресурсам другого компьютера в локальной сети нужно знать его имя ( pcname1 ) или ip адрес (в формате 192.168.1.100 ), но в сетевом окружении соседние компьютеры не отображаются. Однако это можно исправить.

Дело в том, что за обнаружение соседних компьютеров в сети Windows 10 отвечает отдельная служба Function Discovery Provider Host, а за обнаружение вашего компьютера отвечает другая служба — Function Discovery Resource Publication.

Эти протоколы заменяют NetBIOS over TCP/IP, который исторически использовался для обнаружения устройства в сетях с Master Browser. Соответственно, вы можете спокойно отключать NetBIOS для ваших сетевых адаптеров.

После установки некоторых билдов Windows 10 эти службы могут быть отключены (тип запуска с Автоматического изменен на Отключен). Если эти службы остановлены, компьютер не обнаруживается в сети другими компьютерами и сам не может обнаружить другие. Включить службы автообнаружения в Windows 10 можно так.

После перезагрузки другие компьютеры в локальной сети смогу обнаруживать данный компьютер и его ресурсы (принтеры и общие папки).

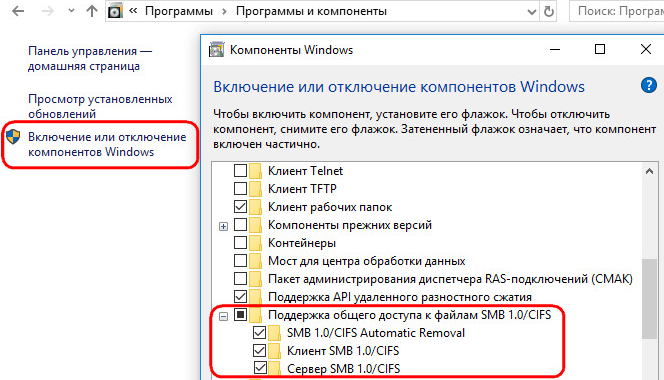

SMB 1.0 и проблемы с Master Browser в Windows 10

Бывает, что проблемы с отображением компьютеров в сетевом окружении связаны со службой Обозревателя сети (Master Browser). Эта служба отвечает за построение и поддержание списка активных компьютеров в сети (подробнее о службе Computer Browser). В локальной сети может быть только один активный компьютер с ролью главного обозревателя.

В Windows 10 1703 служба Обозревателя сети работает некорректно. Рекомендуется полностью отключить эту службу на Windows 10 и использовать в качестве основного обозревателя сети компьютер с Windows 7 (или Windows 8.1/ Windows Server 2012 R2, если вы уже отказались от Windows 7 в связи с окончанием поддержки). Настройки Master Browser можно задать через реестр.

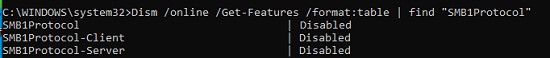

Кроме того, в Windows 10 1709 (1803, 1809, 1903, 1909) по-умолчанию отключен протокол SMB v1.0, тем самым отключается и служба Computer Browser. Именно эта служба в сетях Microsoft отвечает за составление списка компьютеров в сети и их отображение (до перехода на протоколы SSDP и WS-Discovery).

Если в сети у вас остались компьютеры только с Win 10 1709 и выше (см. таблицу совместимости версий SMB v1), и вы хотите по прежнему использовать службу обозревателя сети, вам придется включить протокол SMB v1.0 хотя бы на одном компьютере (небезопасно!).

Установка SMB 1.0 выполняется путем добавления следующих компонентов в панели управления:

Либо вы можете включить клиент и сервер SMB 1 из OptionalFeatures.exe или командами DISM:

Dism /online /Enable-Feature /FeatureName:»SMB1Protocol-Client»

Dism /online /Enable-Feature /FeatureName:»SMB1Protocol-Server»

Если вы все же включили протокол SMBv1, чтобы назначить текущий компьютер главным Master Browser в сети, выполните команды:

reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesBrowserParameters» /v IsDomainMaster /t REG_SZ /d True /f

reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesBrowserParameters» /v MaintainServerList /t REG_SZ /d Yes /f

Этот компьютер и будет у вас главным обозревателем сети (Master Browser).

Windows 10 не видит сетевые папки

В некоторых случаях Windows 10 может видеть в сетевом окружении соседнее устройство, но не может отобразить список сетевых папок на нем. Чаще всего это сопровождается ошибкой “x80070035 — Не найден сетевой путь”. Решение этой проблемы описано в этой статье.

Если соседний компьютер (устройство) виден в сети, но при попытке открыть любую сетевую папку из сетевого окружения или по UNC пути ( Имя_компьютера_или_IP ) появляется ошибка “Вы не можете получить доступ к этой общей папке, так как политики безопасности вашей организации блокируют гостевой доступ без проверки подлинности”. В этом случае нужно включить параметр реестра AllowInsecureGuestAuth (подробности в статье по ссылке):

reg add HKLMSYSTEMCurrentControlSetServicesLanmanWorkstationParameters /v AllowInsecureGuestAuth /t reg_dword /d 00000001 /f

Источник

Содержание

- В Windows Server 2019 не сохраняется «Включить сетевое обнаружение» (РЕШЕНО)

- Как в Windows Server 2019 включить сетевое обнаружение

- Включение сетевого обнаружения windows server 2019

- Постановка задачи

- Методы настройки сети в Windows Server 2019

- Настройка сети через графический интерфейс

- Настройка сети через Windows Admin Center

- Настройка сети Windows Server 2019 через командную строку

- Настройка сети через PowerShell

- Удаленная настройка сети

- Записки IT специалиста

- Не включается сетевое обнаружение в Windows 10 / Windows Server

В Windows Server 2019 не сохраняется «Включить сетевое обнаружение» (РЕШЕНО)

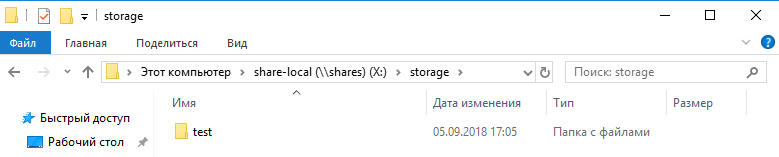

Как в Windows Server 2019 включить сетевое обнаружение

На компьютерах, которые должны подключаться к общей сетевой папке, перейдите в «Изменение расширенных параметров общего доступа» и выберите опцию «Включить сетевое обнаружение»:

Затем нажмите кнопку «Сохранить изменения».

Вновь откройте «Изменение расширенных параметров общего доступа» и проверьте сделанные настройки.

В настоящее время Windows Server 2019 не сохраняется «Включить сетевое обнаружение».

Для включения сетевого обнаружения (network discovery) необходимо, чтобы были запущены определённую службы.

Откройте services.msc и убедитесь, что запущены следующие службы:

- DNS Client

- Function Discovery Resource Publication

- SSDP Discovery

- UPnP Device Host

Если у вас русскоязычная версия, то службы называются так:

- DNS-клиент

- Публикация ресурсов обнаружения функций

- Обнаружение SSDP

- Узел универсальных PnP

Затем снова включите сетевое обнаружение — теперь настройка должна сохраняться и SMB и другие связанные функции должны работать.

Включение сетевого обнаружения windows server 2019

Постановка задачи

Я хочу вас научить производить настройку статического IP адреса, маски, шлюза и DNS серверов на вашем сетевом интерфейсе, разными методами, локально и удаленно. Ситуаций может быть очень много. Лично я являюсь приверженцем того, что любой сервер должен иметь выделенный, статический ip-адрес исключительно под него, тут можно долго спорить, что можно делать резервирование на DHCP, через который потом можно быстрее менять настройки, но я придерживаюсь такой политики, так как из отказоустойчивый DHCP может ломаться, если вы можете меня переубедить в моем видении, то прошу в комментарии.

Методы настройки сети в Windows Server 2019

Существует ряд методов и инструментов позволяющих производить настройки вашего сетевого интерфейса, их можно разделить на два подхода:

- Локальная настройка сетевых параметров

- Удаленная настройка сетевыми параметрами

Среди инструментов можно выделить:

- Свойства сетевого интерфейса

- Утилита командной строки netsh

- Командлеты powerShell

- Использование Windows Admin Center

- Различные утилиты

Настройка сети через графический интерфейс

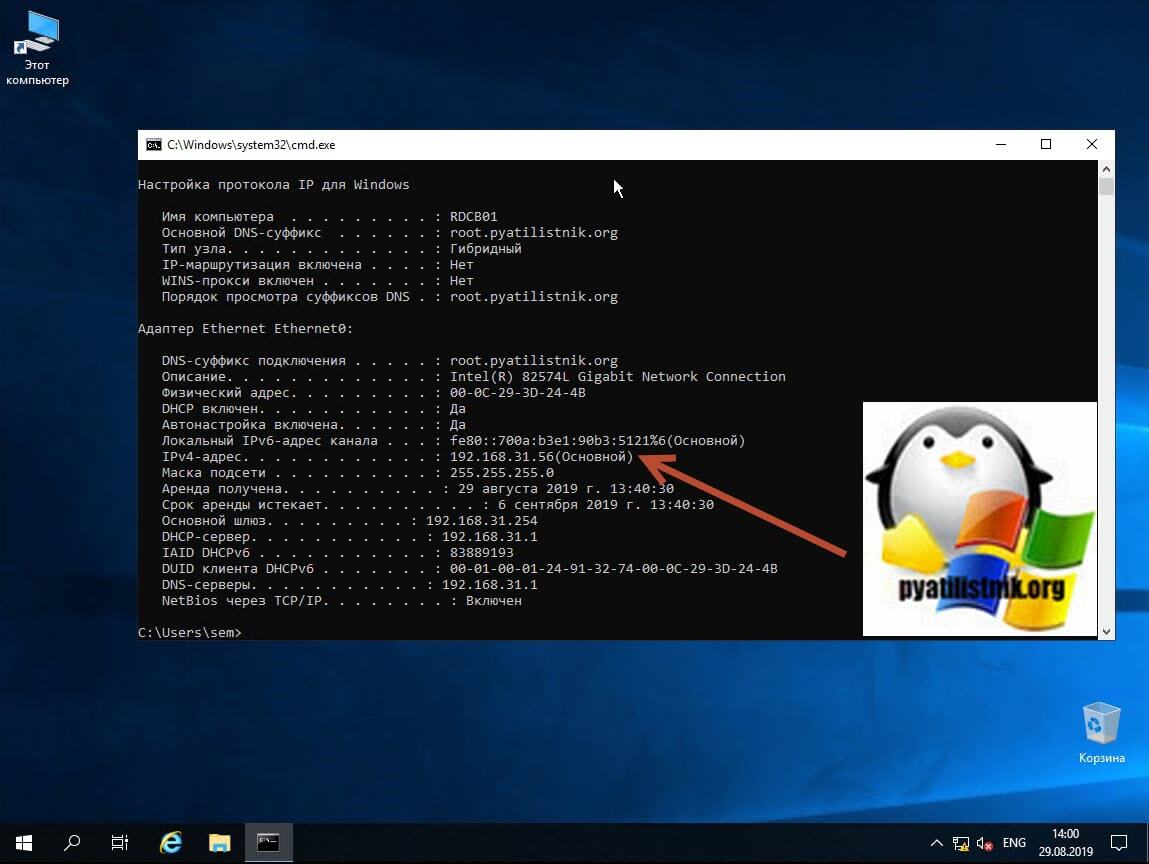

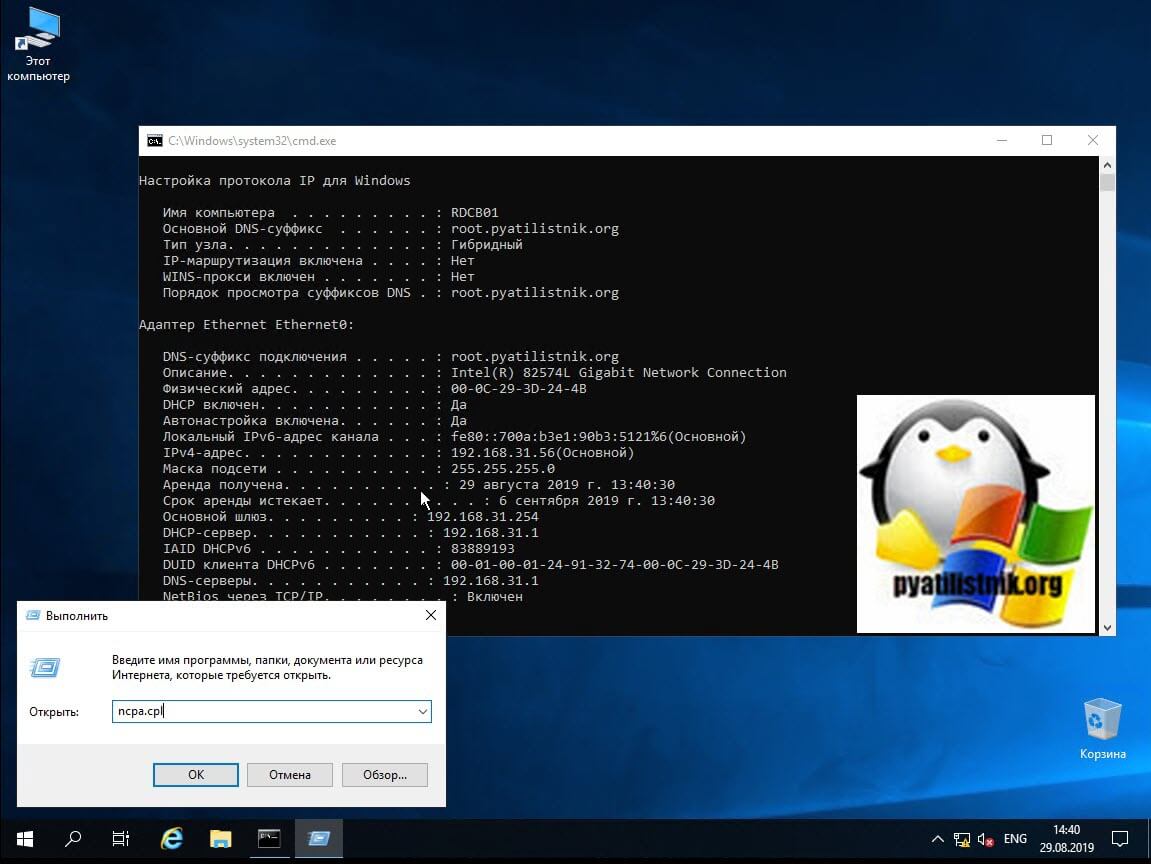

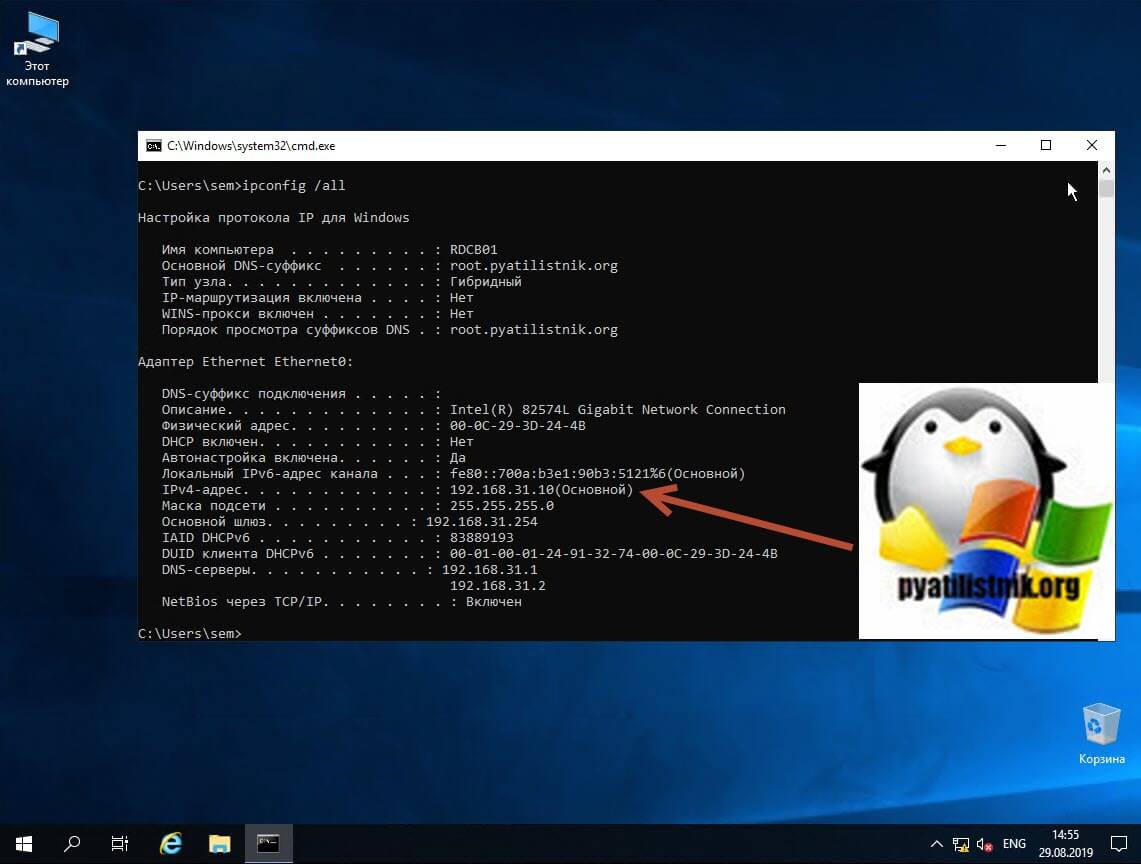

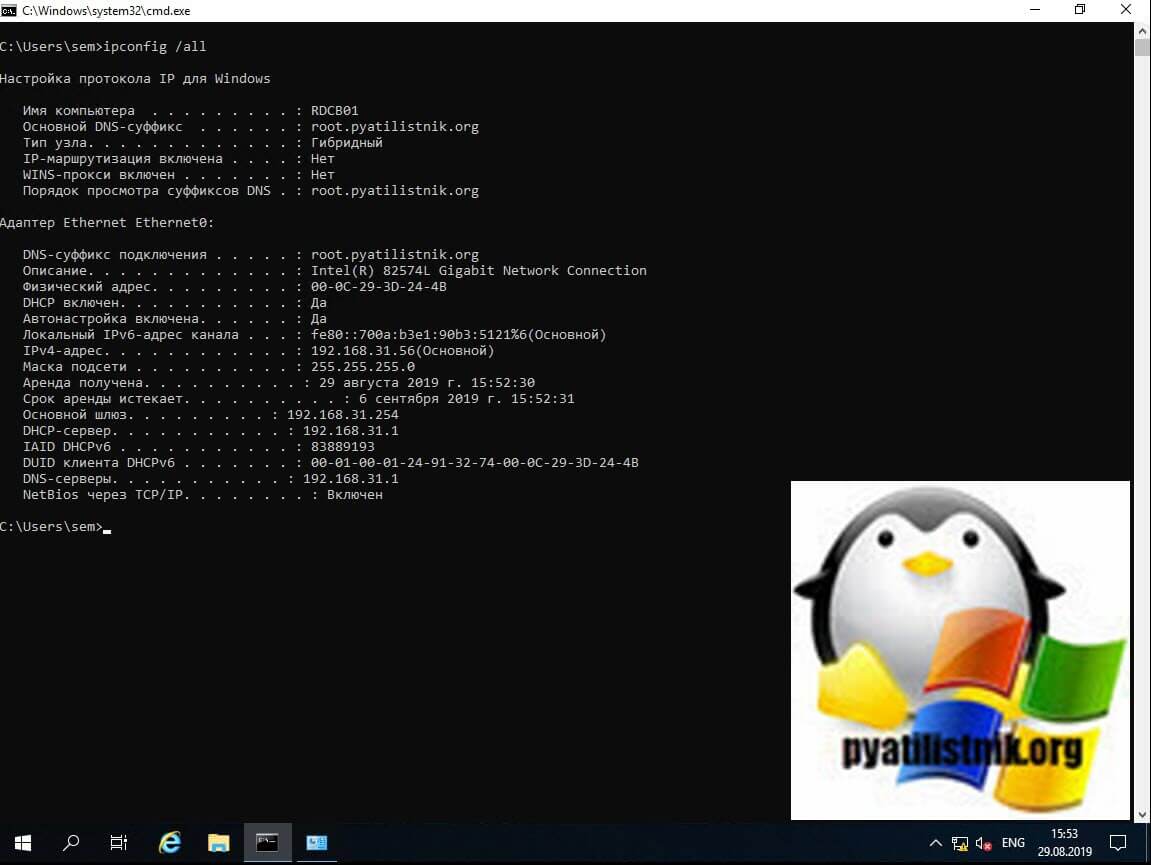

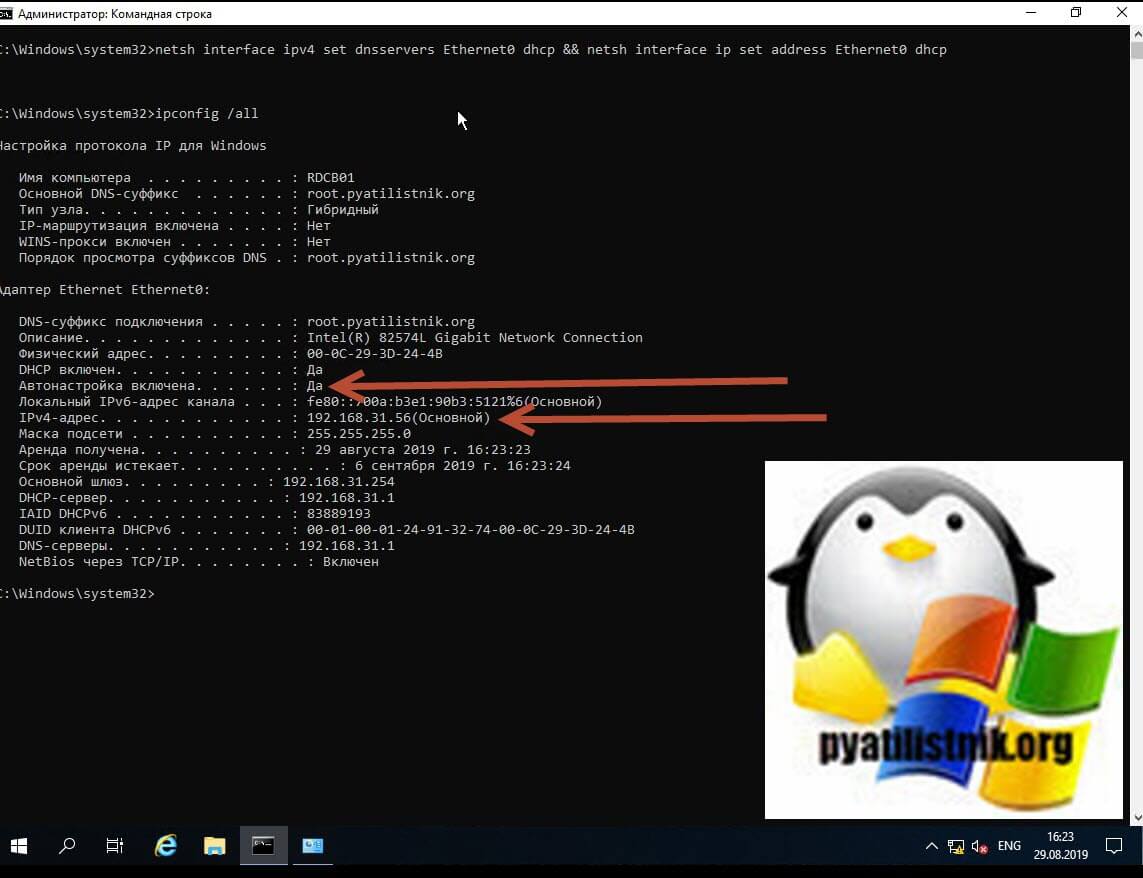

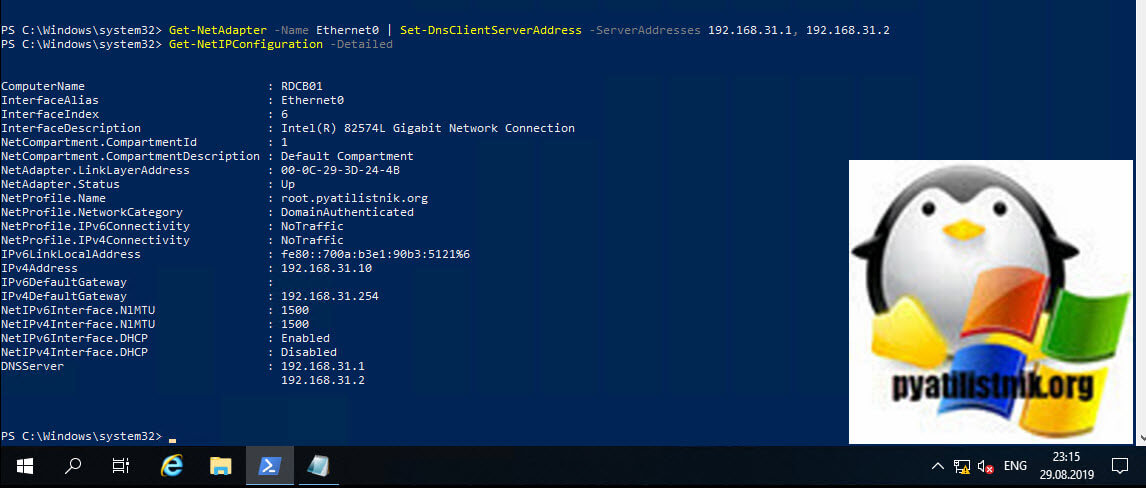

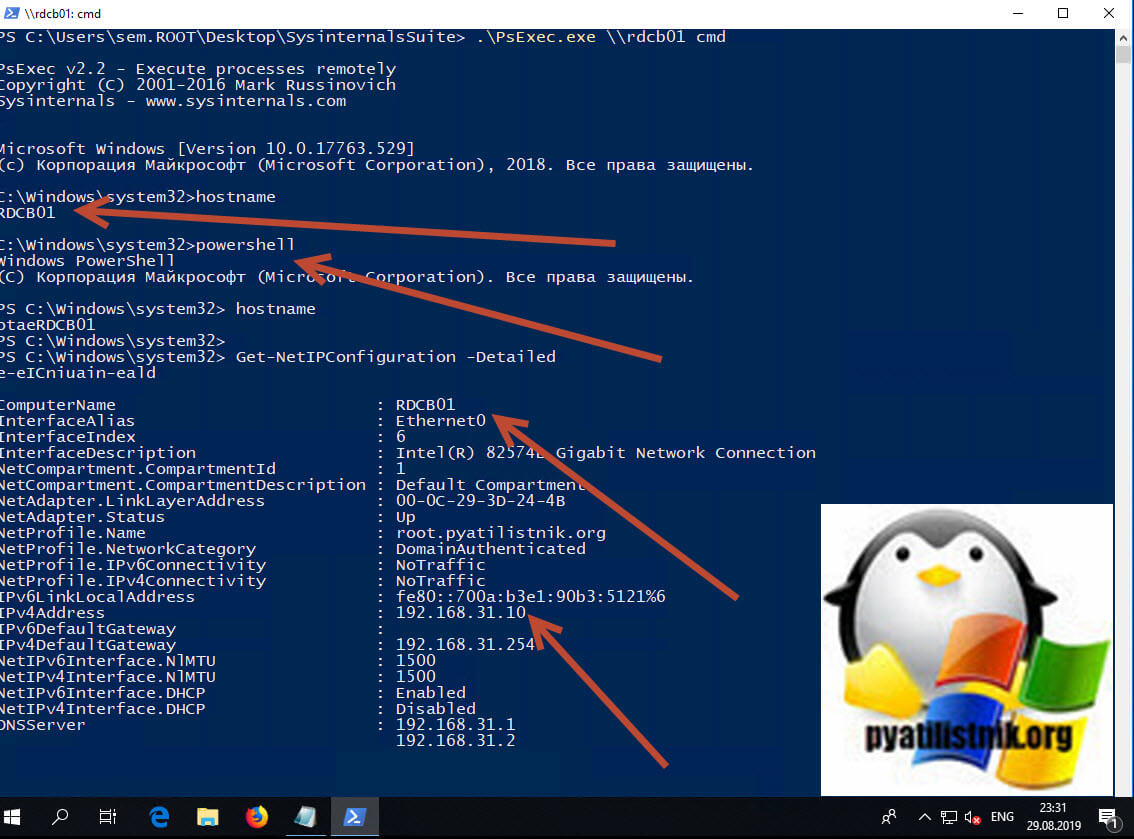

Первый метод, можно назвать классическим, так как он самый простой и подойдет для большинства администратором. Тут мы с вами будем использовать оснастку «Центр управления сетями и общим доступом«, настроим статический IP-адрес, маску сети, основной шлюз и DNS-сервера через графический интерфейс. У меня есть сервер RDCB01, для которого я выделил IP-адрес 192.168.31.10. На текущий момент айпишник прилетает от DHCP-сервера. Проверим текущие параметры интерфейса через командную строку, в которой нужно написать команду:

Чтобы открыть «Центр управления сетями и общим доступом» со списком сетевых интерфейсов, мы воспользуемся быстрыми командами Windows. Открываем окно выполнить и пишем в нем:

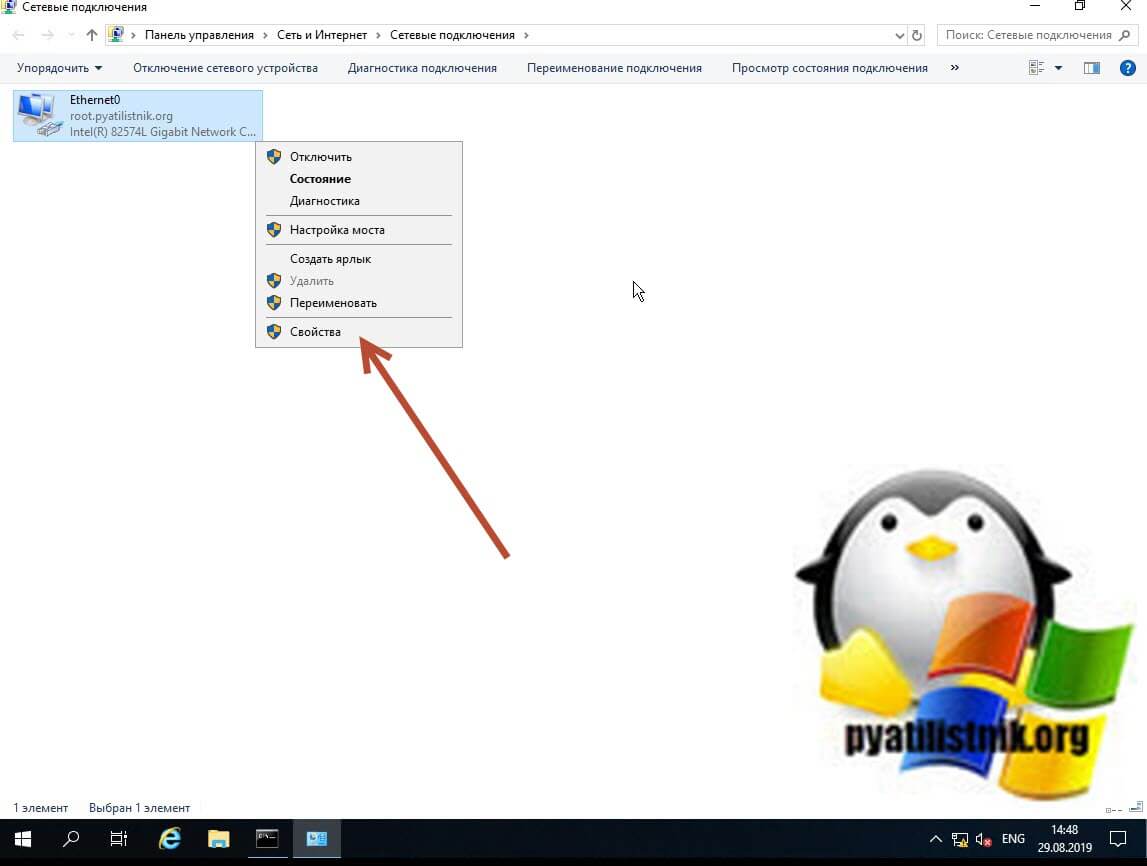

Находим нужный сетевой интерфейс, в моем примере, это единственный Ethernet0 и заходим в его свойства.

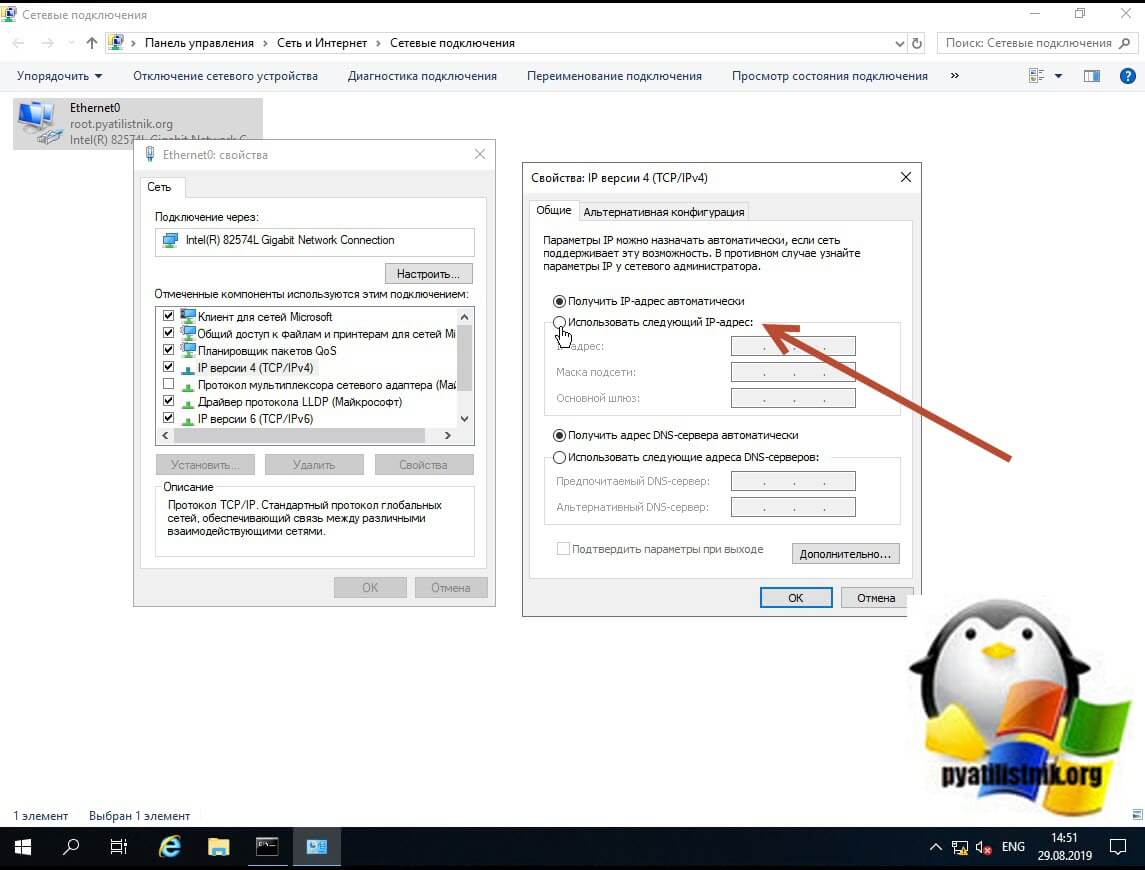

Далее находим пункт «IP версии 4 (TCP/Ipv4)»и открываем его свойства, далее мы видим, что выделение сетевых настроек производится в автоматическом режиме, через службу DHCP.

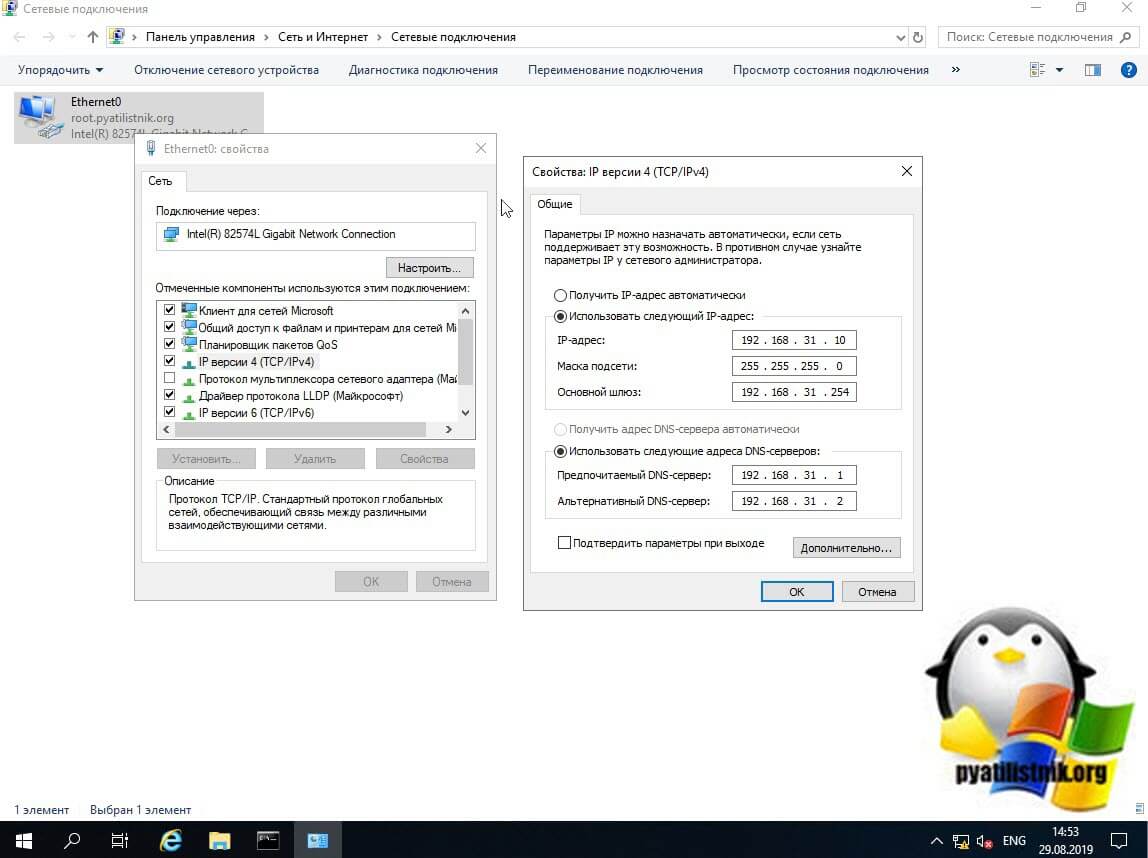

Чтобы вбить статические настройки выбираем пункт «Использовать следующий IP-адрес» и по порядку задаем настройки, подготовленные заранее. В моем случае

- IP-адрес 192.168.31.10

- Маска подсети 255.255.255.0

- Основной шлюз 192.168.31.254

- Предпочитаемый DNS-сервер 192.168.31.1

- Альтернативный DNS-сервер 192.168.31.2

Сохраняем все настройки и проверяем через Ipconfig /all, что все видится. Так же можете попробовать пропинговать ваш основной шлюз или DNS-сервер. На этом графическая настройка сети в Windows Server 2019 окончена.

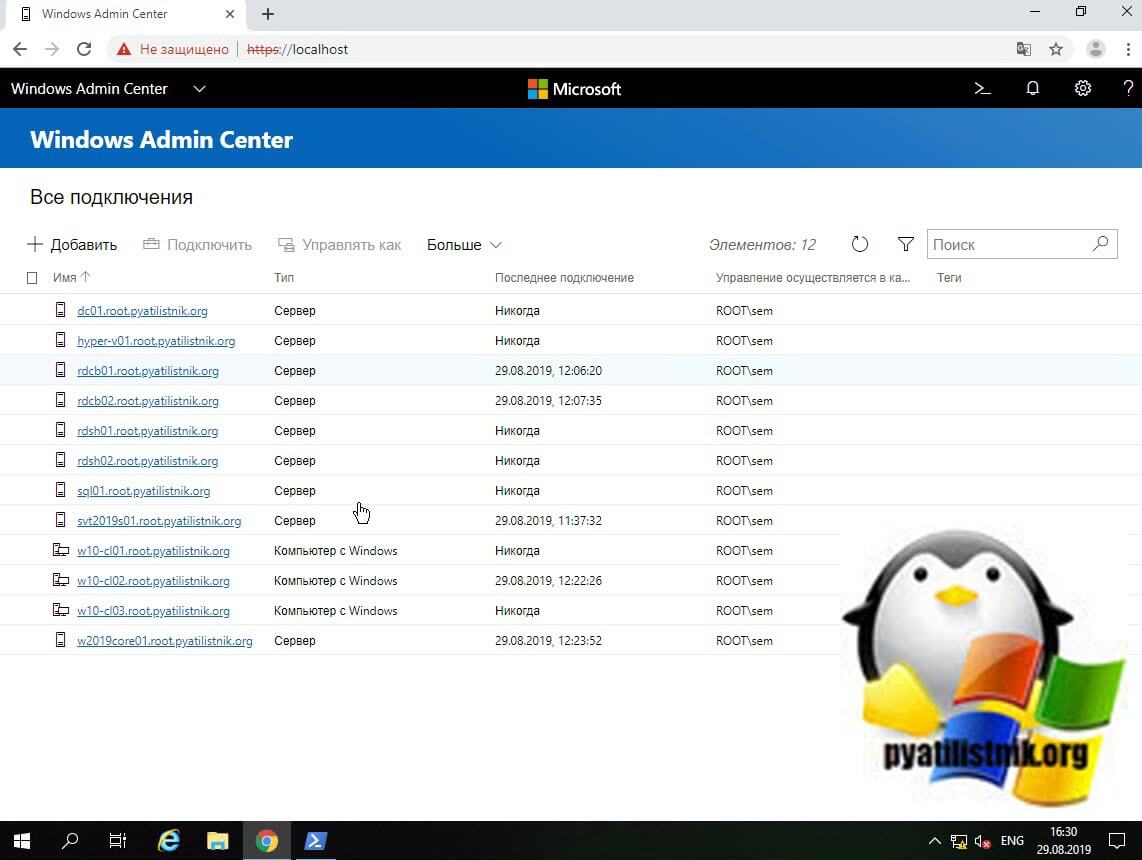

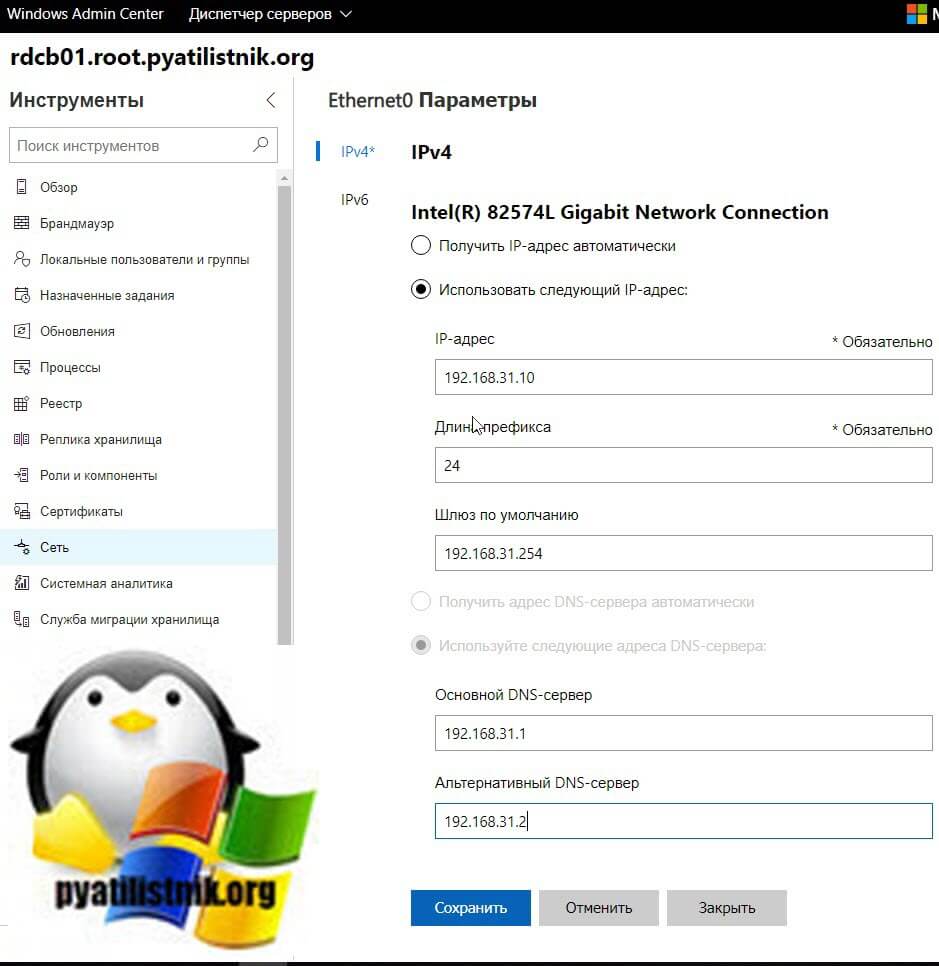

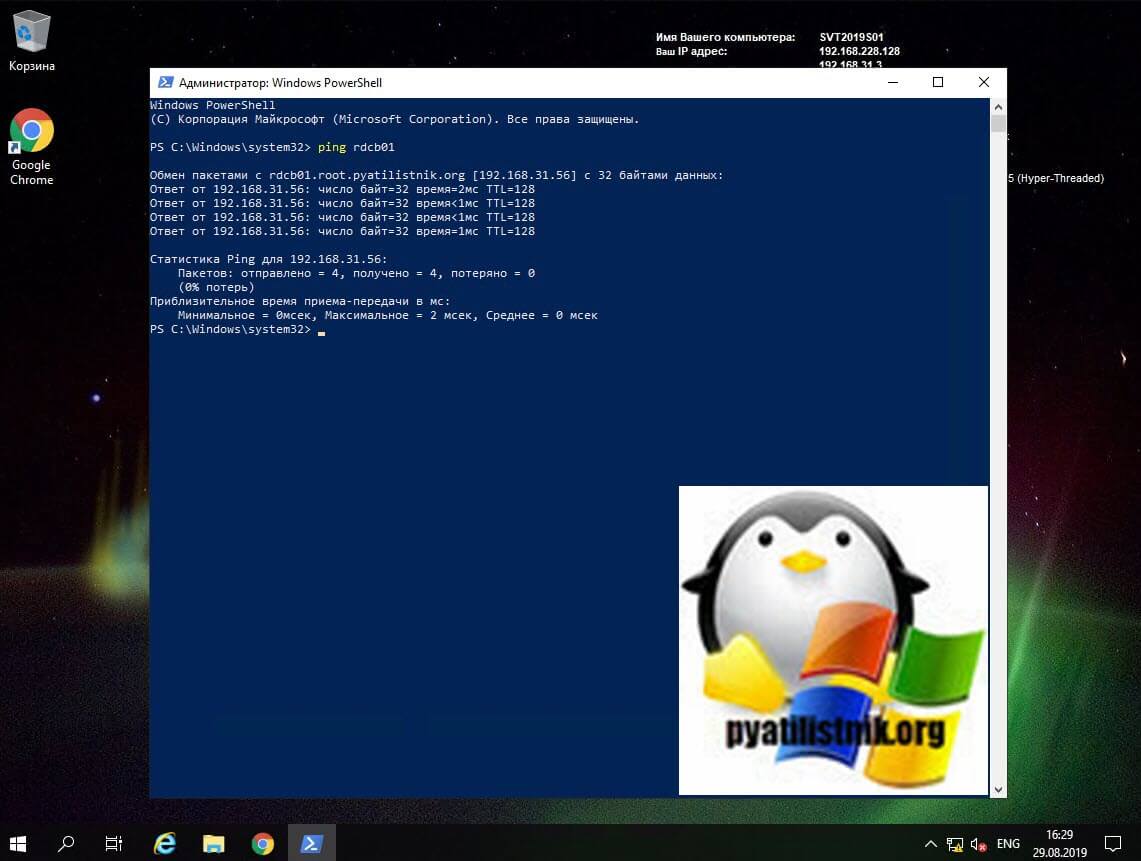

Настройка сети через Windows Admin Center

С выходом Windows Server 2019 Microsoft наконец-то создает правильный инструмент для системного администратора, я говорю, о Windows Admin Center. Я вам уже подробно рассказывал, как устанавливать Windows Admin Center и его назначение. Если в двух словах, то это крутая веб консоль позволяющая управлять серверами и рабочими станциями с любого устройства, через ваш браузер. Давайте я покажу, как вы легко можете произвести установку статического Ip-адреса, маски, основного шлюза и DNS на удаленном сервере, через WAC. Напоминаю, что делать я это буду для сервера RDCB01. Давайте его пропингуем и выясним текущий адрес. Я вижу ip-адрес 192.168.31.56.

Открываем в браузере Windows Admin Center и производим подключение к нужному серверу.

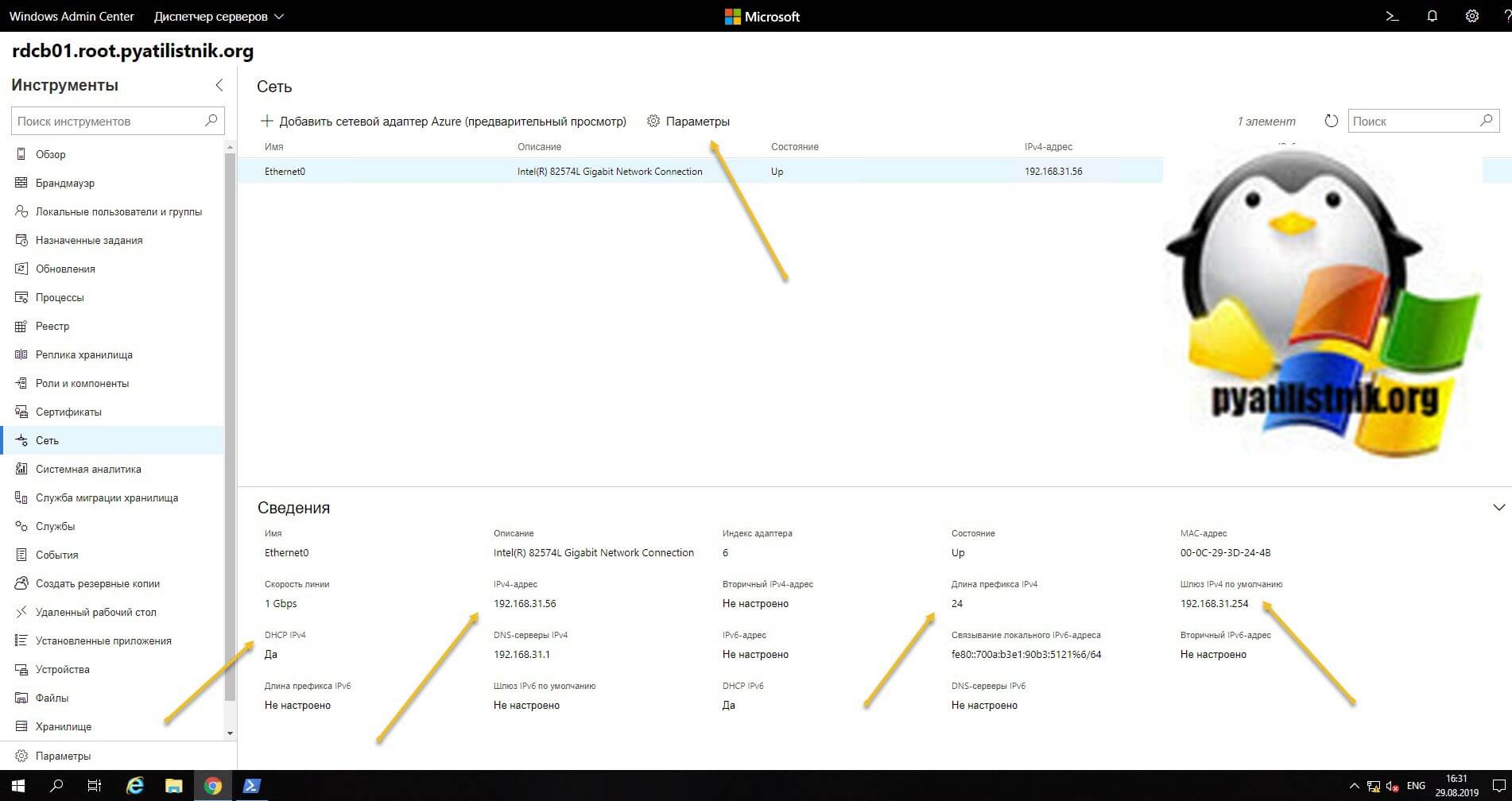

Далее находим раздел «Сеть«, тут у вас будет список всех ваших сетевых интерфейсов. Выбираем нужный, тут чем хорошо вы сразу видите много сводной информации в нижней части.

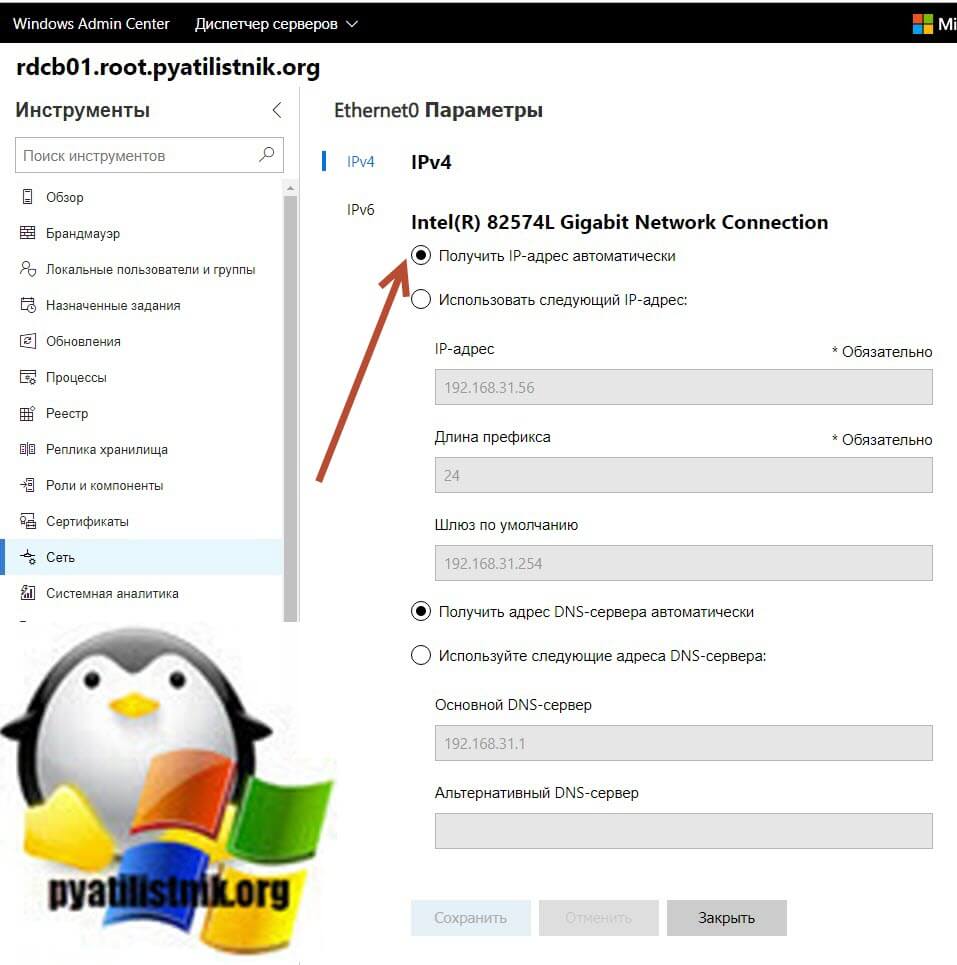

Для настройки сети нажмите кнопку «Параметры«. Как видим стоит автоматическое получение настроек.

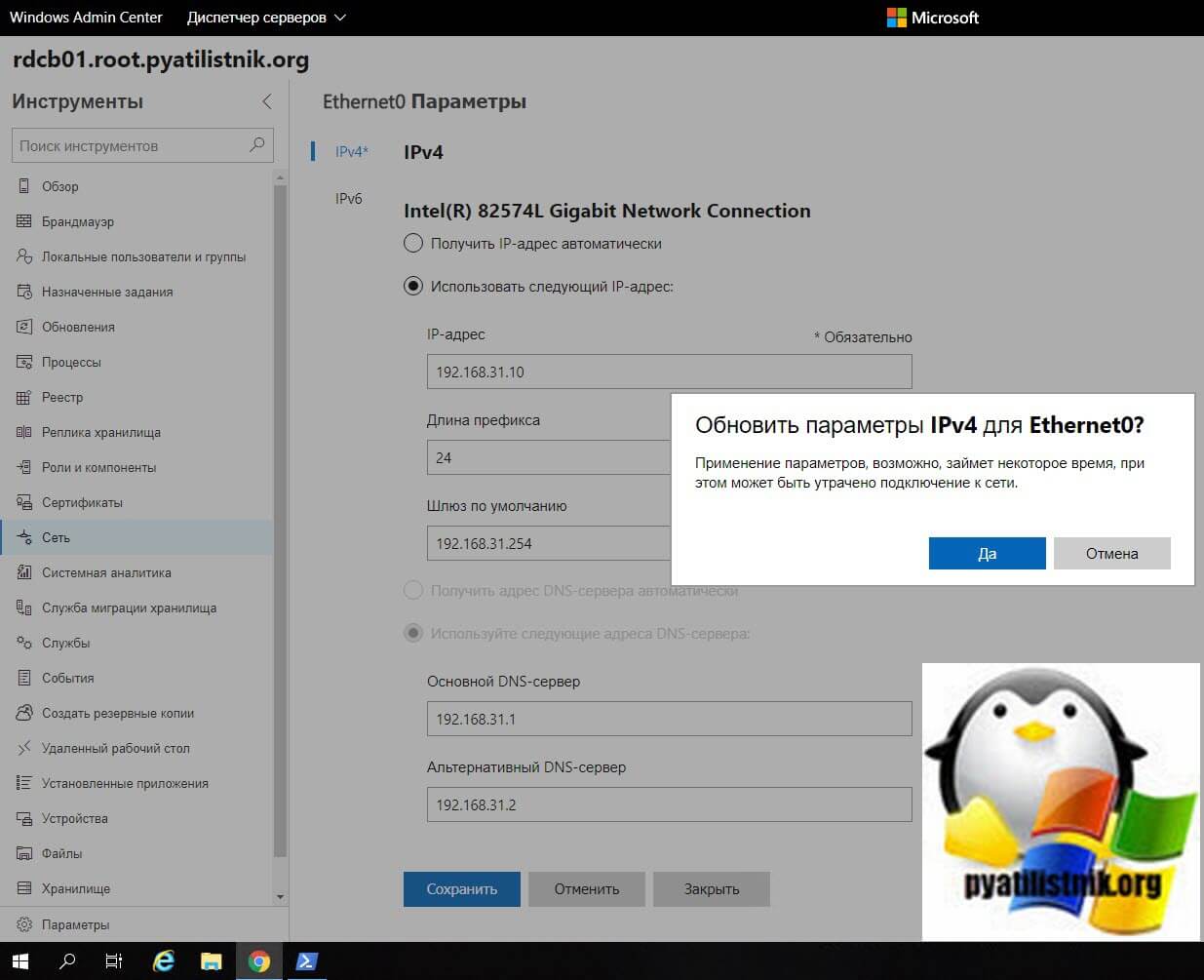

Активируем пункт «Использовать следующий IP-адрес» и задаем нужные сетевые настройки, после чего сохраняем изменения.

Подтверждаем применение настроек.

В правом верхнем углу вам покажут, что началось задание по обновлению.

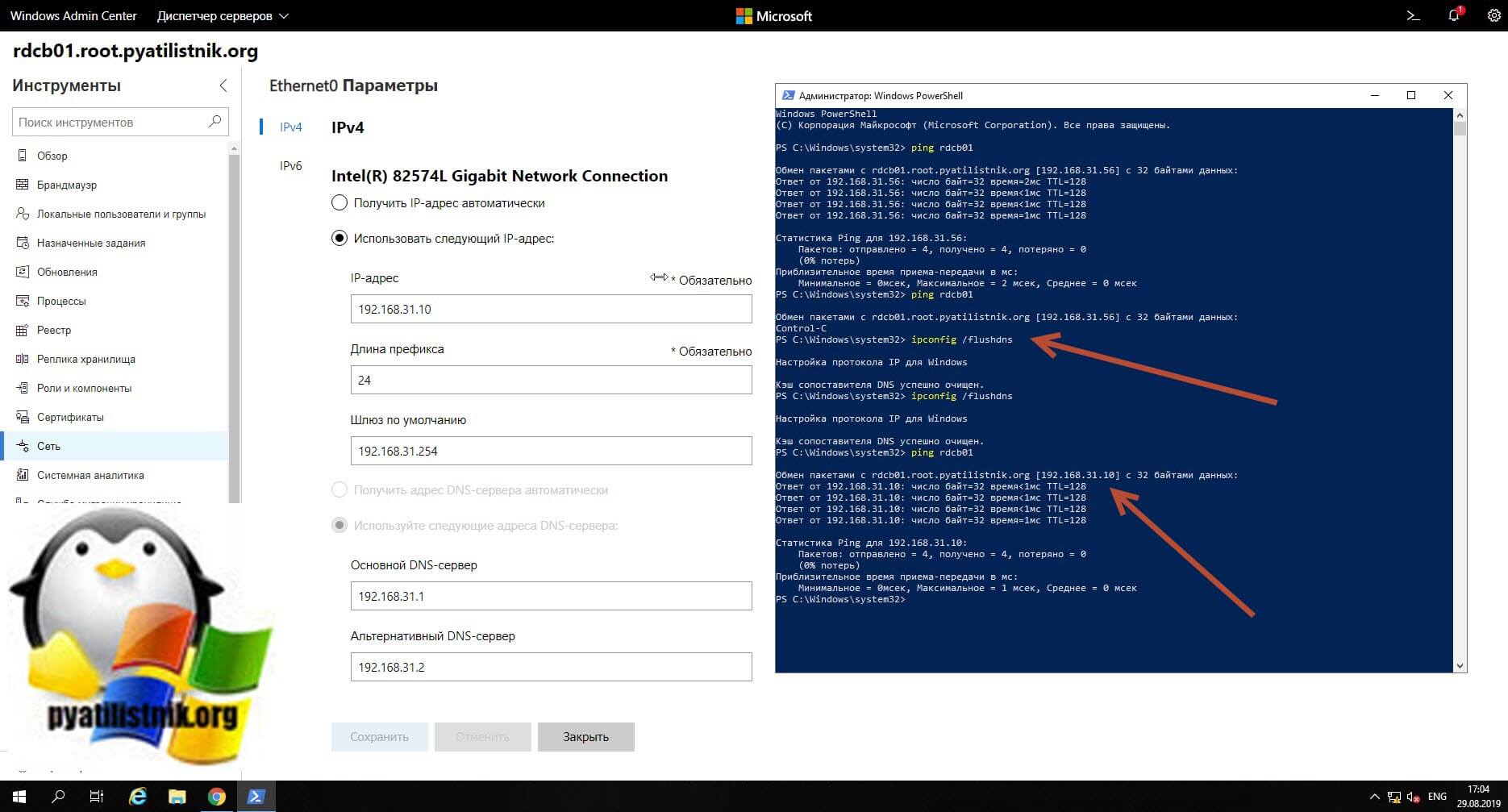

Проверяем, перед этим единственное нужно очистить кэш-DNS. В итоге я вижу, что сервер пингуется по новому адресу.

В итоге удаленная настройка сети на сервере Windows Server 2019 выполнена.

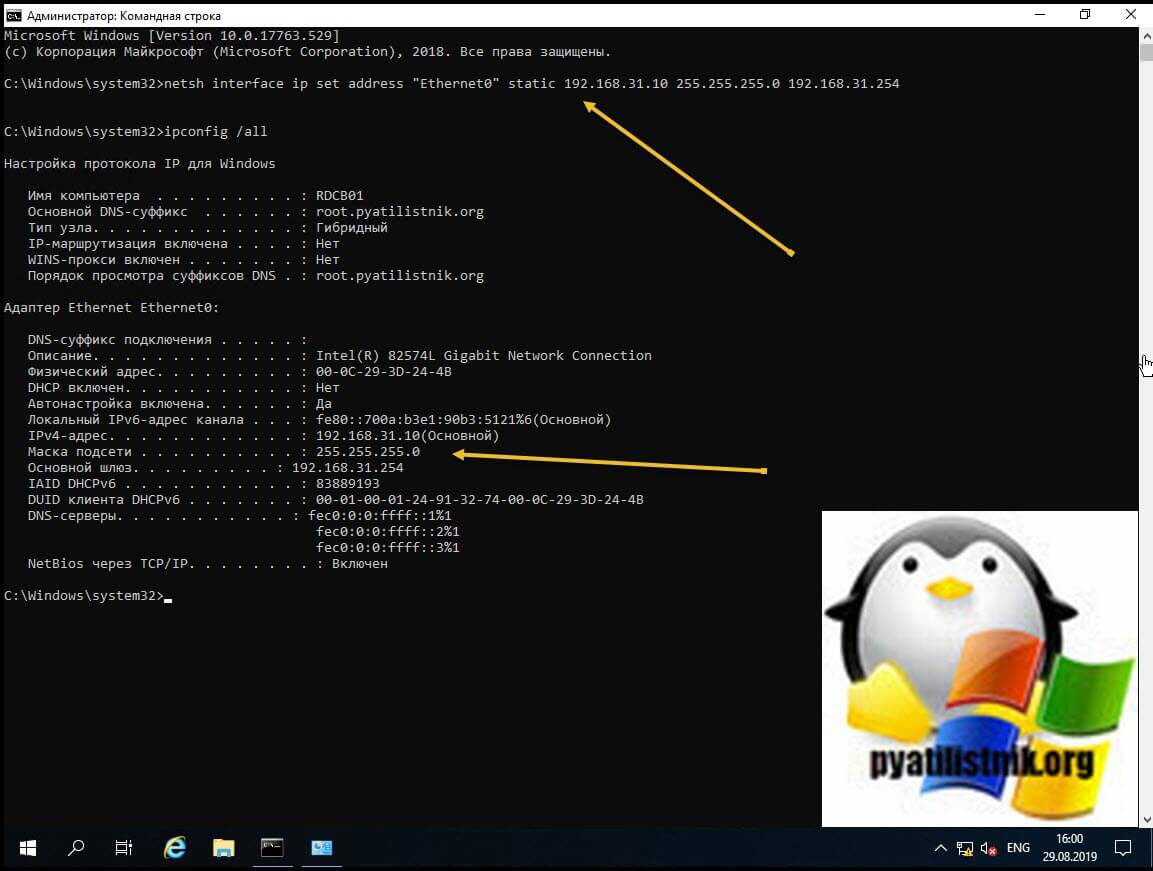

Настройка сети Windows Server 2019 через командную строку

Второй метод заключается в использовании утилиты командной строки netsh. На практике, это используется в скриптах, или при настройке Windows Server в режиме Core. Я опять переведу свои настройки на получение адреса от DHCP сервера. DHCP присвоил мне адрес 192.168.31.56.

Для того, чтобы настроить статический IP-адрес через утилиту Netsh, вам нужно знать правильное имя сетевого адаптера, он легко смотрится при выводе команды Ipconfig /all. В моем примере, это Ethernet0.

- 192.168.31.10 — это мой статический Ip-адрес

- 255.255.255.0 — это моя маска подсети

- 192.168.31.254 — это мой основной шлюз

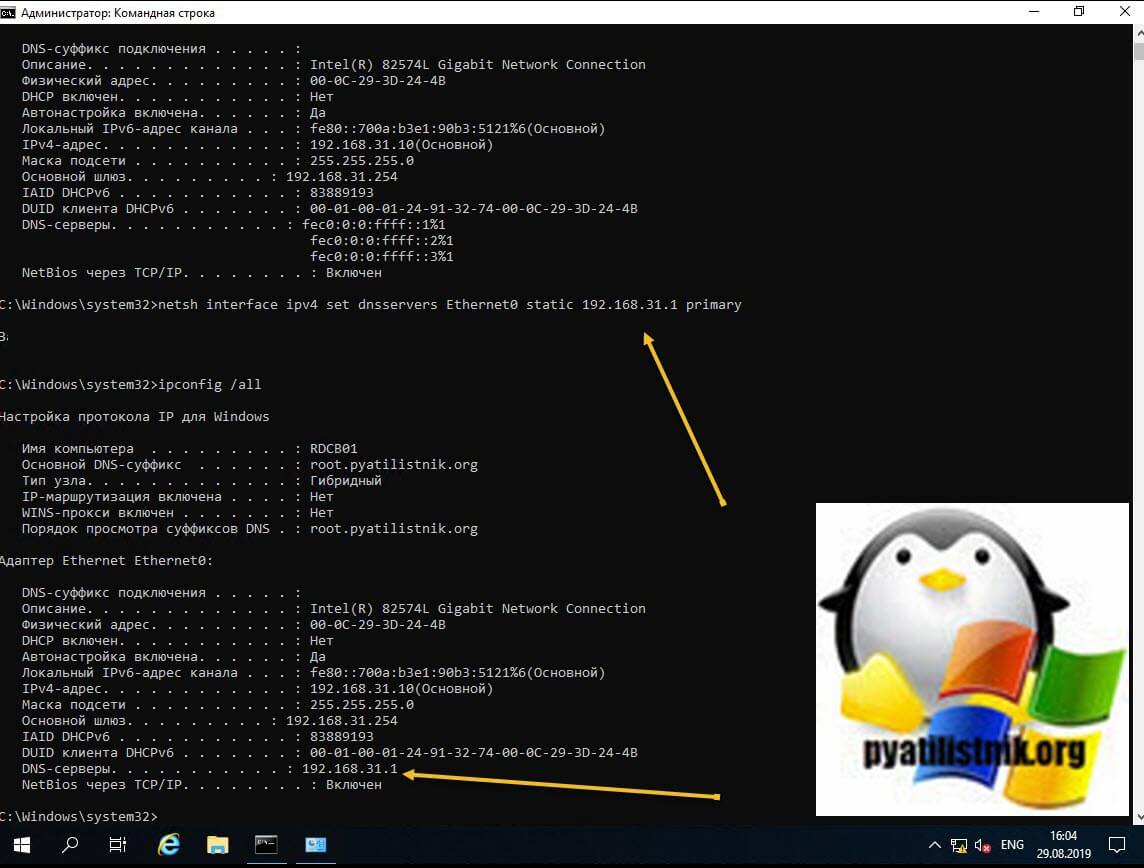

Видим, что команда успешно отработала, можно сразу проверить применение настроек сети через ipconfig. Теперь выполним настройку основного и альтернативного DNS.

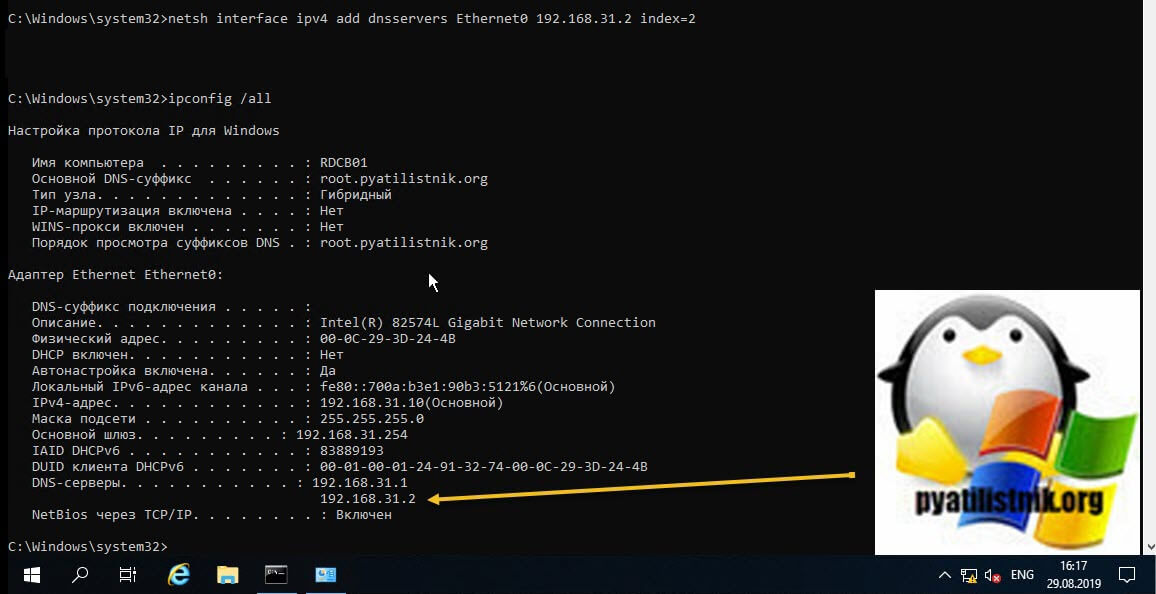

Прописываем альтернативный DNS адрес

В итоге как видим у нас появился второй адрес DNS сервера на нашем сетевом интерфейсе. Настройка выполнена.

Если вам нужно вернуть сетевые настройки на получение адреса от DHCP сервера, то введите команду:

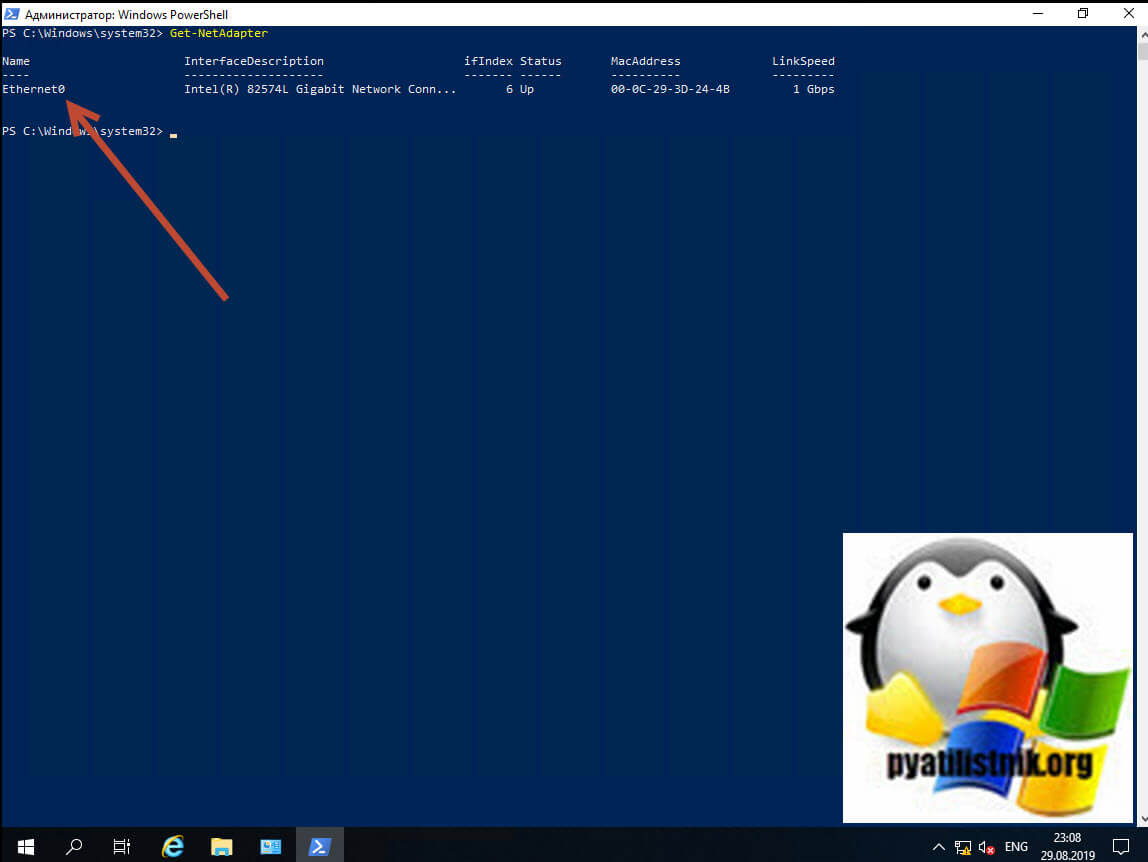

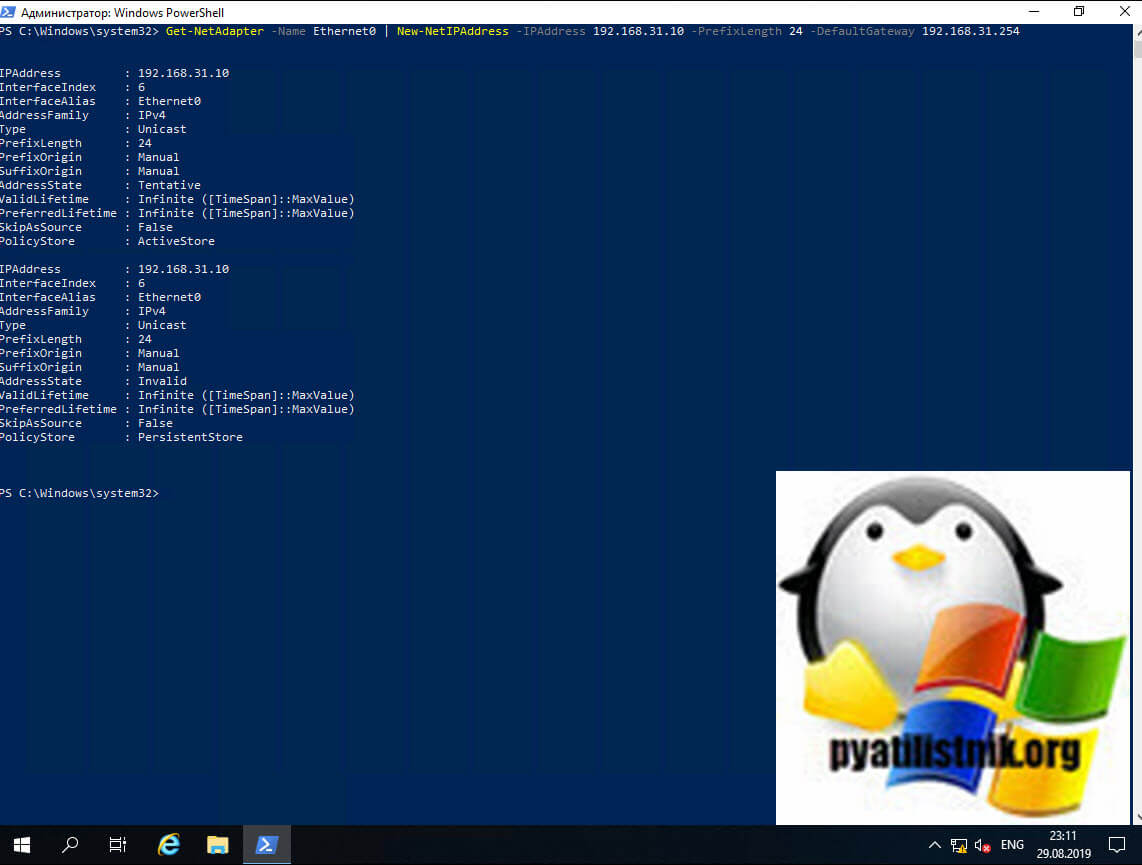

Настройка сети через PowerShell

Чтобы настроить статический адрес на сетевом интерфейсе с помощью командлетов, вам необходимо открыть от имени администратора оболочку PowerShell.

Прежде чем мы начнем настройку сети через PowerShell в нашей Windows Server 2019, нам как и в случае с netsh, нужно выяснить имя сетевого интерфейса. Для этого вводим команду:

В результате я вижу имя интерфейса Ethernet0.

Пишем команду, где обратите внимание префикс сети 255.255.255.0 задается в виде -PrefixLength 24. На выходе вы сразу увидите примененные настройки.

Зададим теперь оба DNS-сервера через команду

Посмотрим текущие сетевые настройки через команду:

Как видите все сетевые настройки в моем Windows Server 2019 успешно применены.

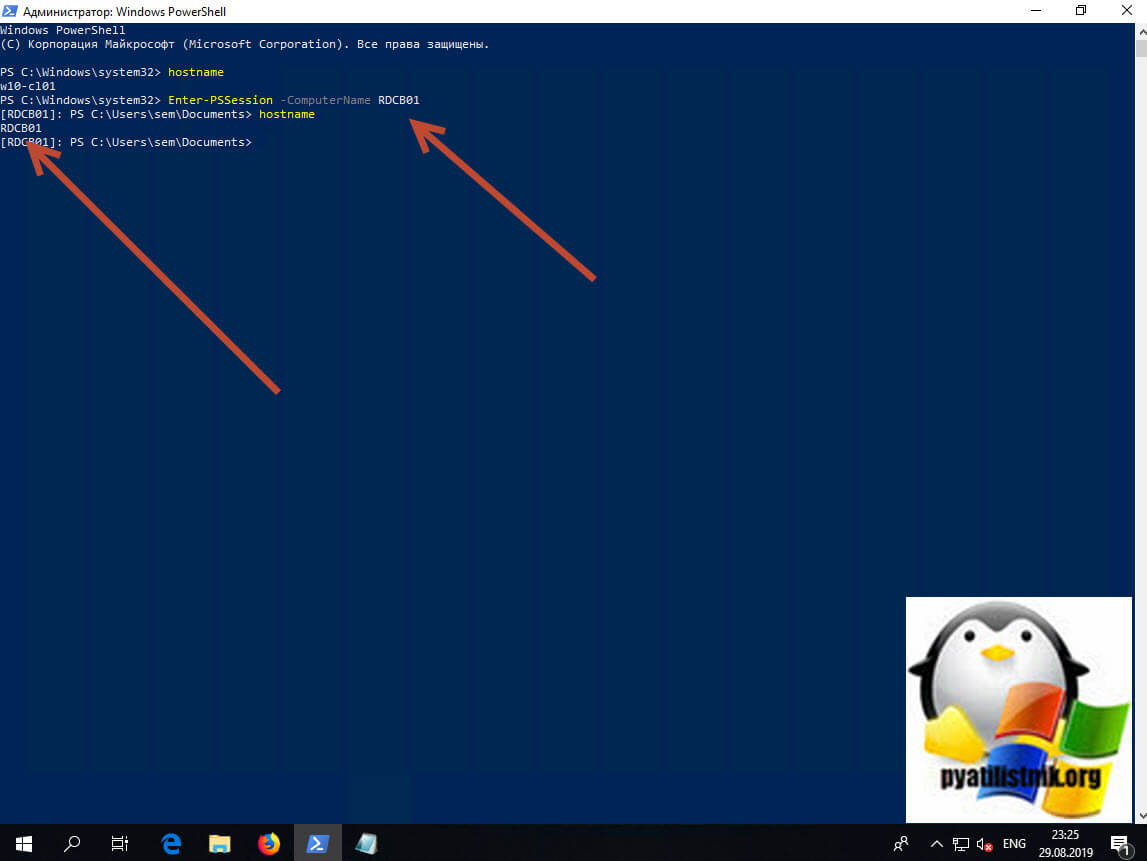

Удаленная настройка сети

Выше я уже показал вам метод удаленной настройки сети через Windows Admin Center, но существует и еще несколько методов, которые мне были полезны в моей практике. Первое, это использование все того же PowerShell. И так у меня есть компьютер W10-cl01 с Windos 10 и предположим хочу с него настроить сеть на сервере RDCB01.

Открываем PowerShell, командой hostname я показываю, что сижу на компьютере W10-cl01. Далее для удаленного подключения вводим команду:

Я успешно подключился, теперь повторно введя команду hostname, я вижу, что сижу на компьютере RDCB01, и можно вводить команды описанные выше.

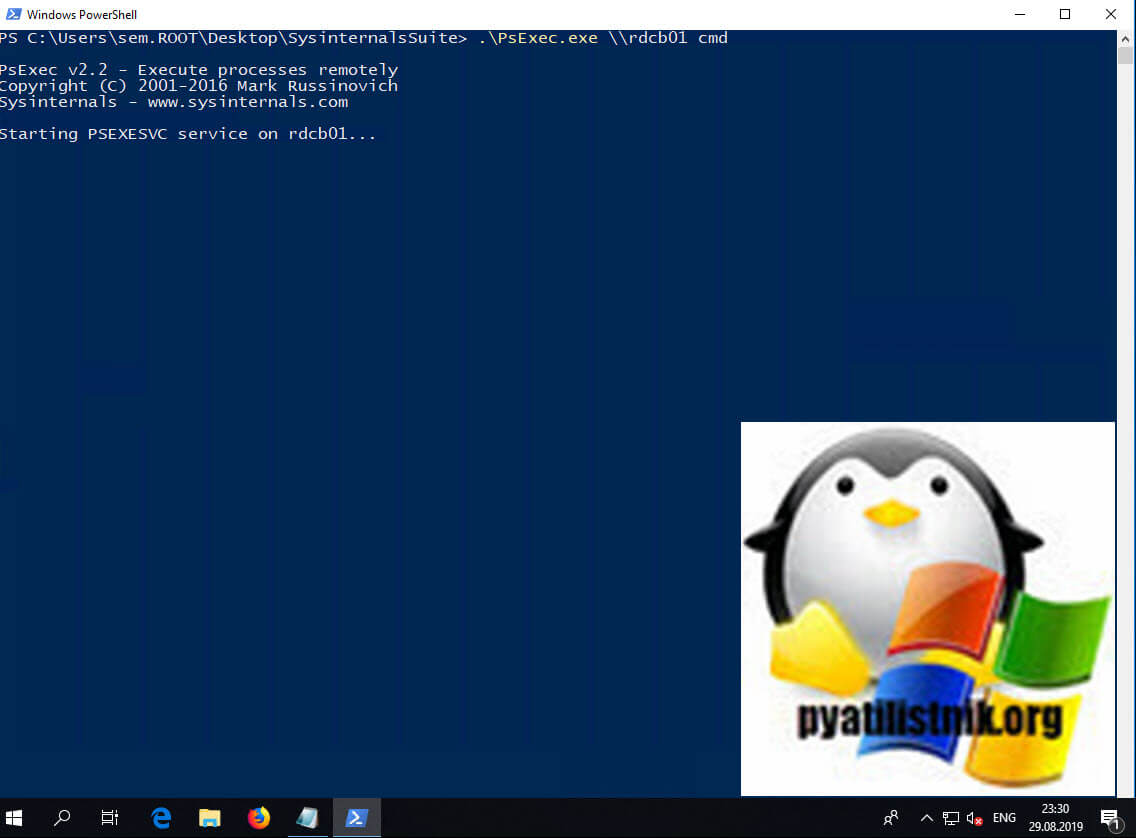

Второй метод удаленной настройки сети на Windows Server 2019, это использование утилиты PsExec.exe, я,о ее настройке и установке рассказывал в статье «Включить RDP Windows удаленно и локально».

Начнется запуск службы на удаленном сервере.

Введя все ту же команду hostname я вижу, что подключен к удаленному серверу RDCB01, при желании вы можете использовать для настройки сети netsh или PowerShell, что нравится больше.

Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

- Главная

- Не включается сетевое обнаружение в Windows 10 / Windows Server

Не включается сетевое обнаружение в Windows 10 / Windows Server

Долгое время взаимоотношения систем семейства Windows c сетевой безопасностью были достаточно сложными. Ситуация начала меняться с выходом Windows XP, в которой появился встроенный брандмауэр, начиная с Vista были введены ограничения для учетных записей пользователей и произошло разделение подключенных сетей на домашние, рабочие и общественные.

Причиной этому стало широкое распространение интернета и широкополосных сетей, когда постоянное подключение к сети стало из роскоши нормой жизни. За ними последовало развитие домовых и личных сетей и сегодня практически каждое устройство так или иначе подключено к какой-либо сети c обязательным выходом в интернет. Это заставило по-новому посмотреть на вопросы безопасности, в частности в сторону ужесточения политик по умолчанию. Вторая проблема — это старые, уязвимые протоколы, многие из которых поддерживались в угоду совместимости, но дальнейшее их применение ставило серьезные проблемы безопасности, обусловленные самой архитектурой этих протоколов.

В современных ОС все сети делятся на частные и общедоступные, любая неизвестная сеть по умолчанию определяется как общедоступная и для нее включаются повышенные меры безопасности. Частные сети предполагают больший уровень доверия и позволяют включить Сетевое обнаружение, которое позволяет текущему узлу находить другие компьютеры в сети и быть видному самому. Ранее за этот функционал отвечал протокол NetBIOS over TCP/IP, но он не удовлетворяет современным требованиям безопасности и поэтому от его применения начали отказываться. На смену ему пришел новый протокол SSDP (Простой протокол обнаружения сервисов, Simple Service Discovery Protocol), который является частью более широкого протокола UPnP (Universal Plug and Play).

Новые протоколы позволяют сетевым устройствам не только обнаруживать и взаимодействовать друг с другом, но и самостоятельно конфигурировать активное сетевое оборудование, например, пробрасывать нужные порты на роутере.

Но вернемся к озвученной в заголовке проблеме. Достаточно часто можно столкнуться с ситуацией, когда сетевое обнаружение в системах Windows не хочет включаться. При этом нет никаких сообщений об ошибках, вы вроде бы включаете сетевое обнаружение, но оно все равно оказывается отключенным.

- Обнаружение SSDP — включает поддержку протокола SSDP

- Узел универсальных PNP-устройств — включает поддержку UPnP

- Хост поставщика функции обнаружения — отвечает за обнаружение других устройств в локальной сети

- Публикация ресурсов обнаружения функции — обеспечивает видимость компьютера в локальной сети

Также удостоверьтесь что у вас работает и настроена на автоматический запуск служба:

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

Или подпишись на наш Телеграм-канал:

Ко мне несколько раз обращались читатели с просьбой помочь решить проблему с отображением компьютеров в сетевом окружении в последних билдах Windows 10 и 11. Действительно, в последних релизах Windows ваш компьютер может перестать видеть соседние компьютеры в рабочей группе локальной сети, либо сам не отображаться в сетевом окружении. Рассмотрим, как это исправить.

Содержание:

- Не отображаются компьютеры Windows в сетевом окружении рабочей группы

- Включить сетевое обнаружение в Windows 10 и 11

- SMB 1.0 и проблемы с Master Browser в Windows 10

- Windows 10 не видит сетевые папки

Не отображаются компьютеры Windows в сетевом окружении рабочей группы

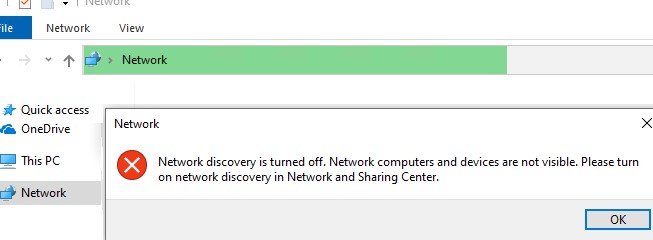

Пользователи стали сталкиваться с проблемами отображения соседних компьютеров в локальной сети рабочей группы еще начиная с Windows 10 1703 (Creators Update). После установки этой (или более новой версии Windows 10) ваш компьютер может перестать видеть соседние компьютеры в сети. При попытке просмотреть список устройства в сетевом окружении из File Explorer появляется ошибка.

Обнаружение в сети отключено. Сетевые компьютеры и устройства не видны. Включите обнаружение сети в Центре управления сетями и общим доступом.

Network discovery is turned off. Network computers and devices are not visible. Please turn on network discovery in Network and Sharing Center.

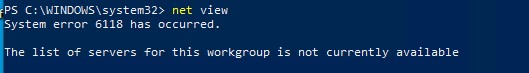

При попытке показать список компьютеров в сетевом окружении командой

net view

появляется ошибка:

System error 6118 has occurred. The list of servers for this workgroup is not currently available.

Недоступен список серверов для этой рабочей группы.

Чтобы включить отображение сетевых устройств в Windows, проверьте следующие настройки:

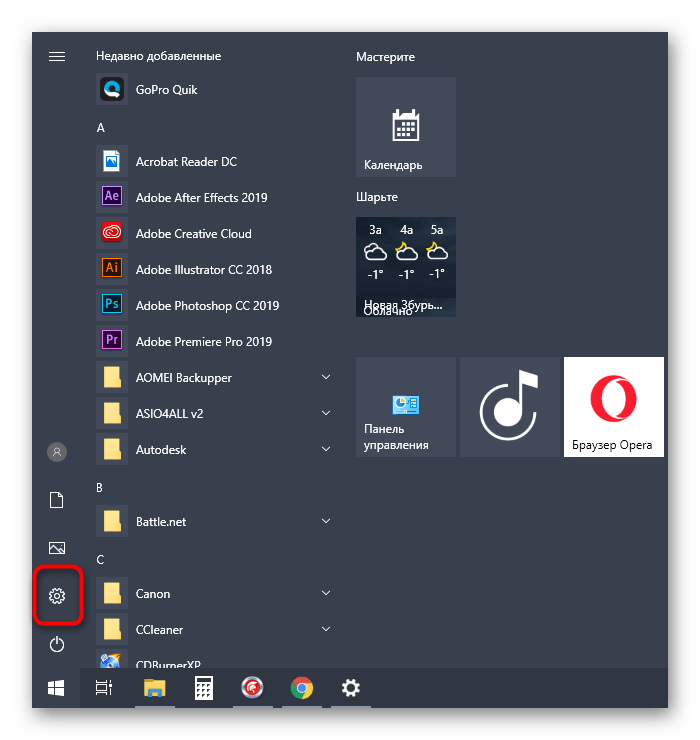

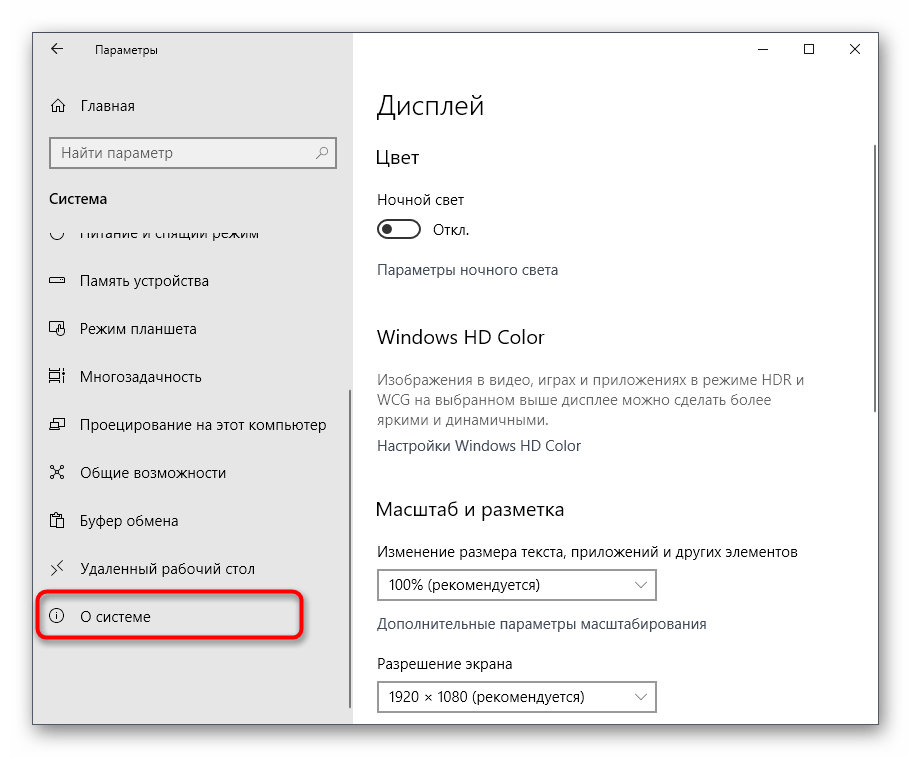

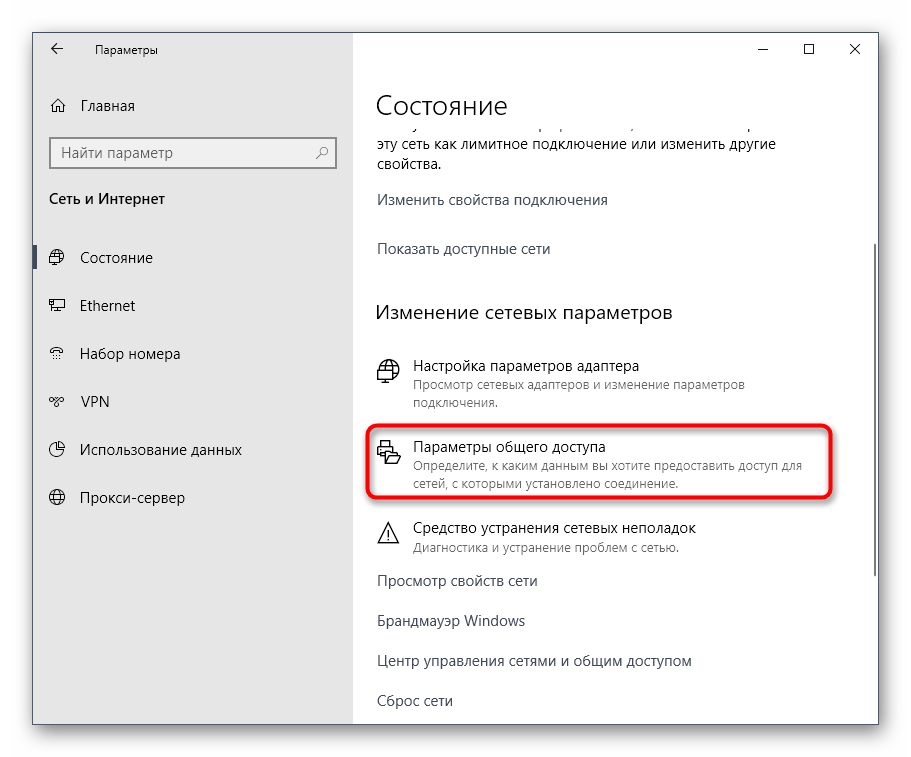

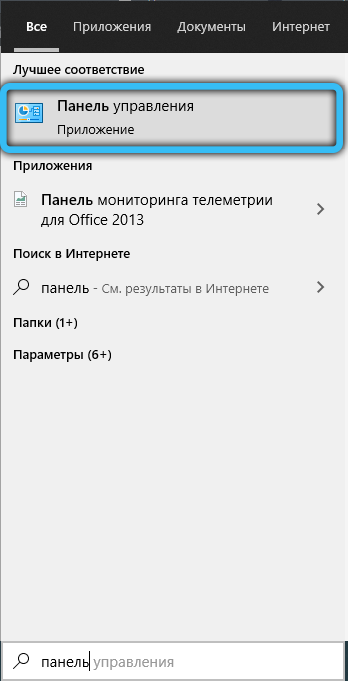

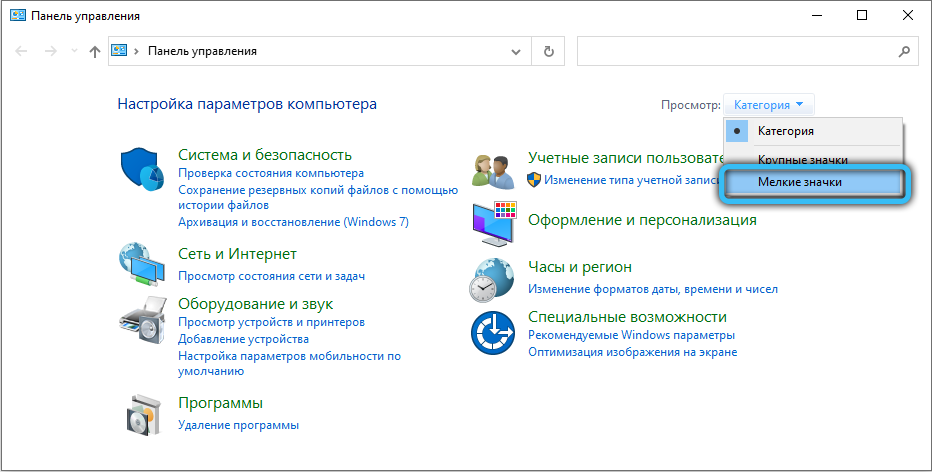

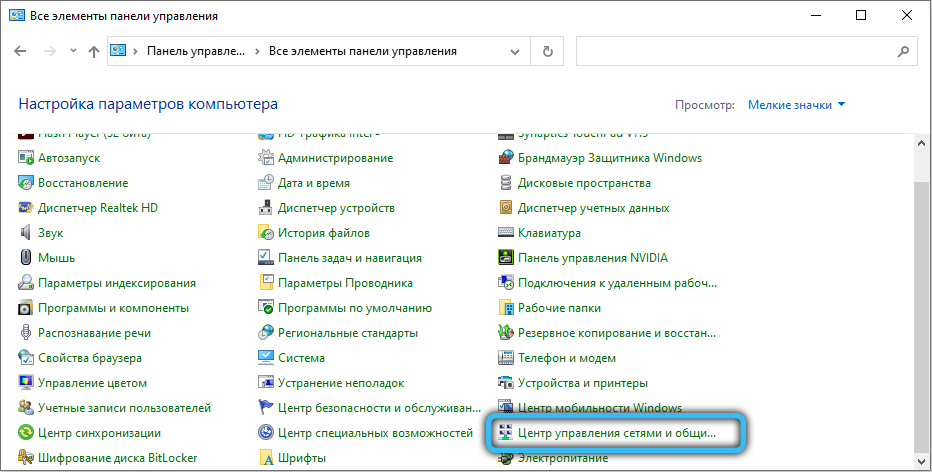

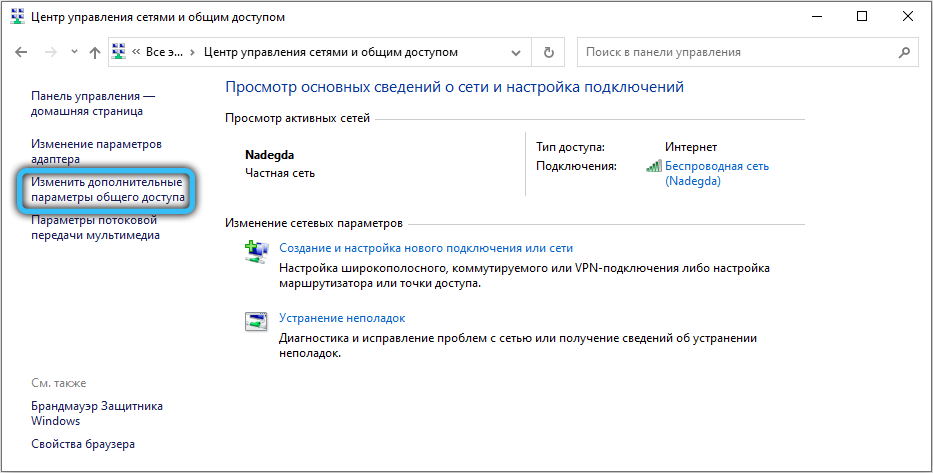

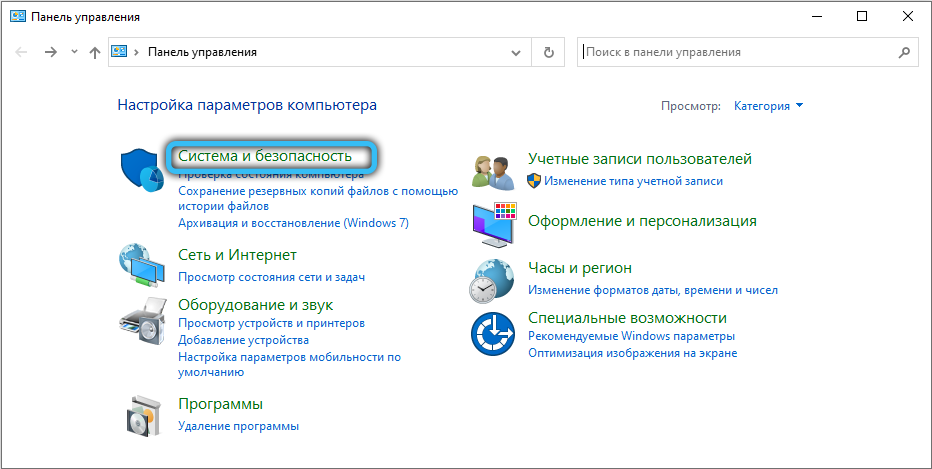

Перейдите в раздел Панель управления -> Центр управления сетями и общим доступом -> Дополнительные параметры общего доступа (для быстрого доступа можно выполнить команду

control.exe /name Microsoft.NetworkAndSharingCenter /page Advanced

).

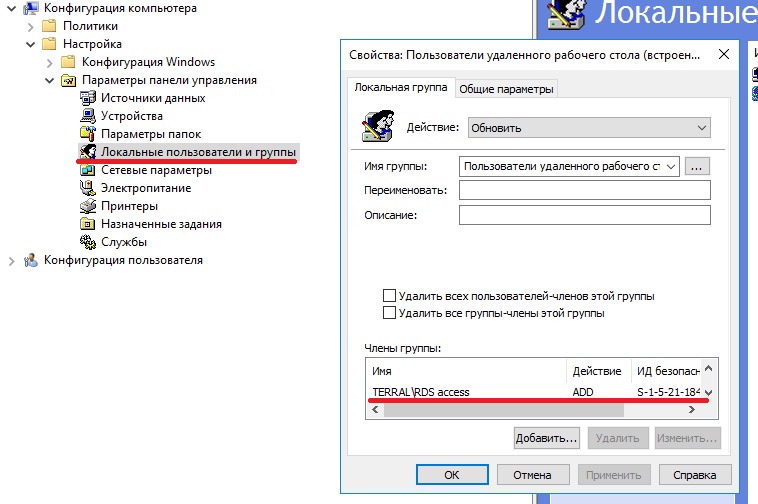

Убедитесь, что у вас в секции текущего сетевого профиля Частная / Private (текущий профиль) включены опции:

- Turn on network discovery (Включить сетевое обнаружение) + Turn on automatic setup of network connected devices (Включить автоматическую настройку на сетевых устройствах);

- Turn on file and printer sharing (Включить общий доступ к файлам и принтерам);

- Разрешить Windows управлять подключениями домашней группы (если у вас используется домашняя группа).

Затем в профили Все сети (All networks) активируйте опции:

- Включить общий доступ к папкам Public в профилях пользователей (Turn on Public Folder sharing), чтобы сетевые пользователи могли читать и записывать файлы в общих папках (опционально0;

- Отключить парольную защиту — Turn off password Protect Sharing (если вы доверяете всем устройствам в вашей сети).

Тем самым вы можете открыть анонимный доступ к своему компьютеру, поэтому при включении этого параметра нужно правильно выставлять права на сетевые папки и принтеры.

- Если в вашей сети есть старые устройства (старые версии Windows, Samba, сетевые NAS хранилища), включите опцию “Включить общий доступ к файлам для устройств, использующих 40-битное или 56-битное шифрование”;

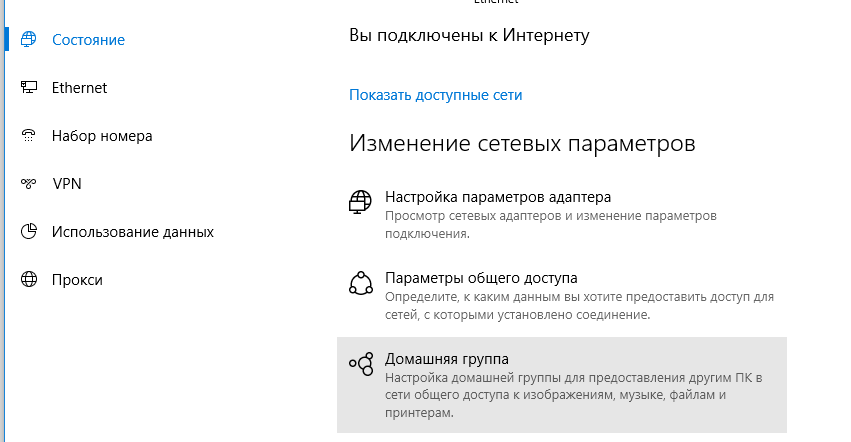

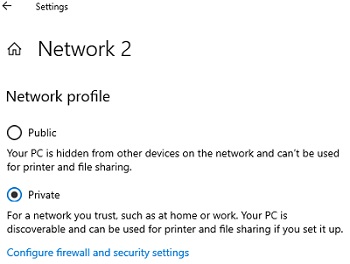

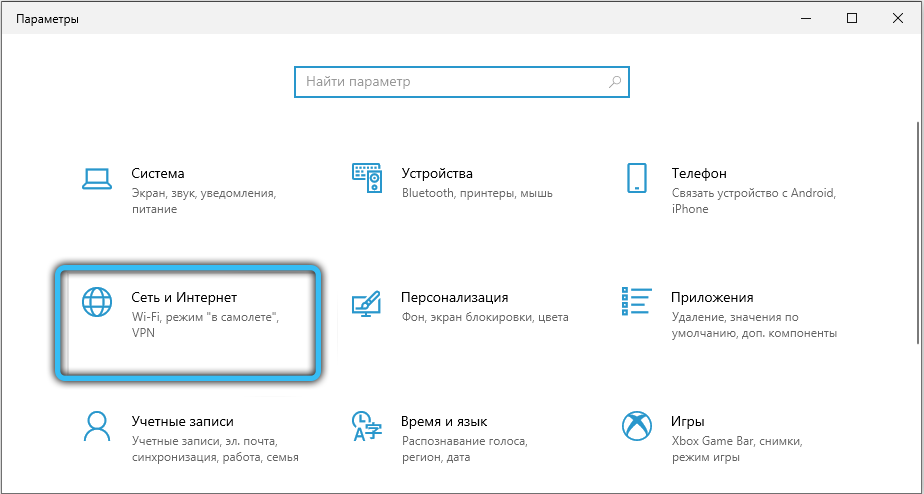

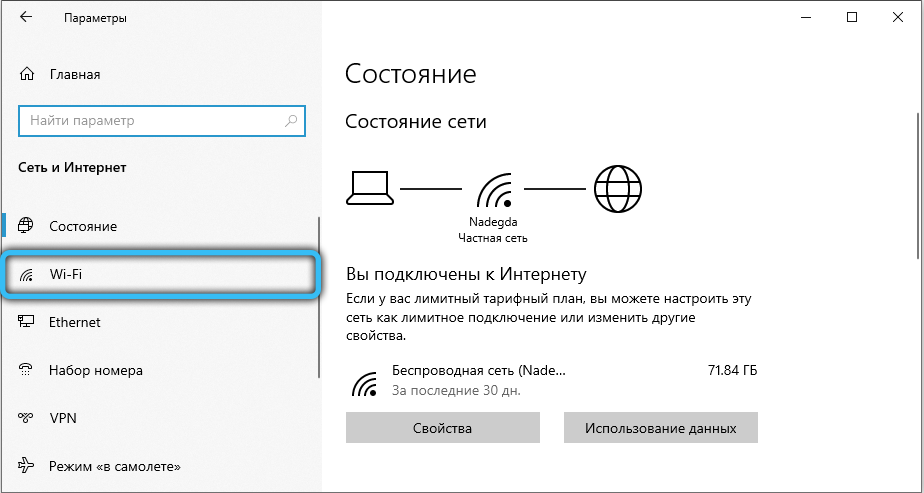

Затем откройте пункт Параметры Windows -> Сеть и Интернет -> Ethernet (если вы подключены к локальной сети через беспроводное адаптер, выберите Wi-Fi). Щелкните по сетевому значку и проверьте, что включена опция “Сделать этот компьютер доступным для обнаружения”.

Сбросьте кеш DNS на компьютере:

ipconfig /flushdns

Для включения обнаружения нужно в командной строке с правами администратора выполнить команду, разрешающую трафик сетевого обнаружений (Network Discovery) в Windows:

netsh advfirewall firewall set rule group="Network Discovery" new enable=Yes

Либо вы можете разрешить трафик сетевого обнаружения в Windows Firewall командой PowerShell:

Get-NetFirewallRule -DisplayGroup "Network Discovery" -Enabled True -Action Allow -Direction Inbound

Или вручную разрешите протокол Network Discovery хотя бы для Частной (Private) сети в настройках Брандмауэр Защитника Windows (Control PanelAll Control Panel ItemsБрандмауэр Защитника WindowsAllowed apps).

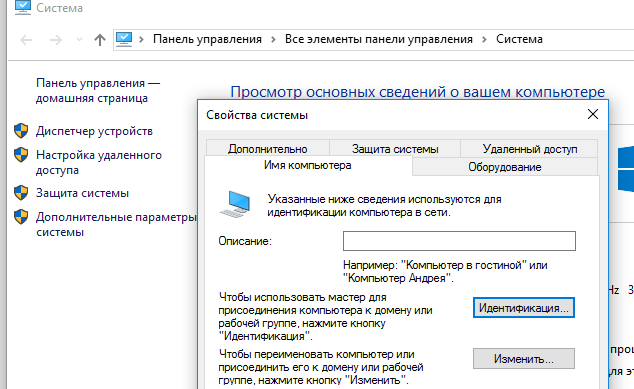

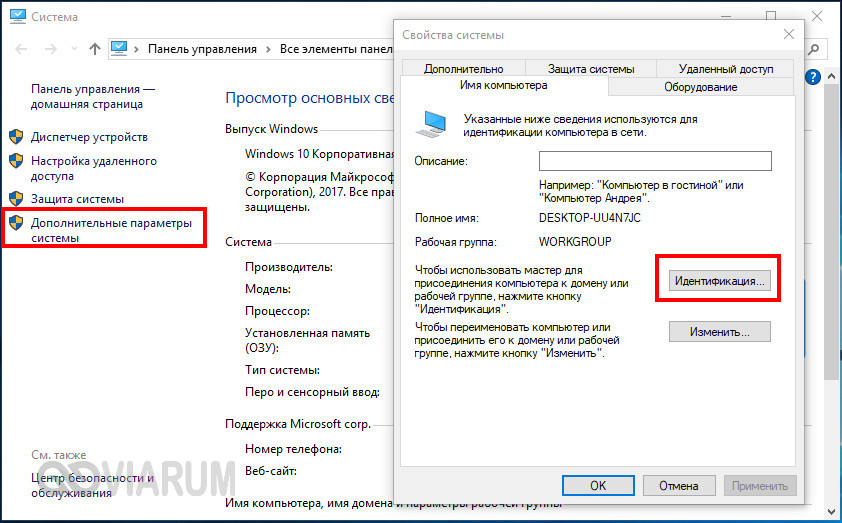

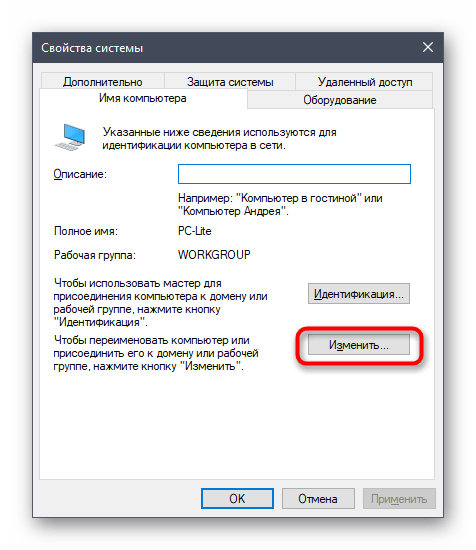

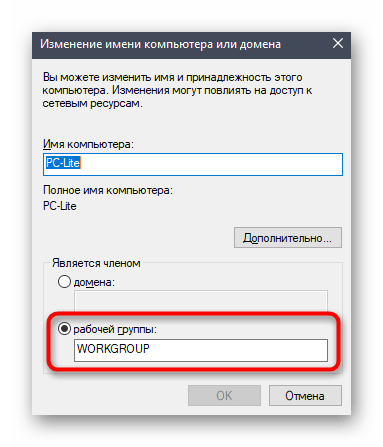

Бывает, что компьютер с Windows может не отображаться в сетевом окружении из-за неправильных настроек рабочей группы. Попробуйте заново добавить этот компьютер в рабочую группу, переприменив параметры (Панель управления -> Система -> Дополнительные параметры системы -> Имя компьютера -> кнопка Идентификация).

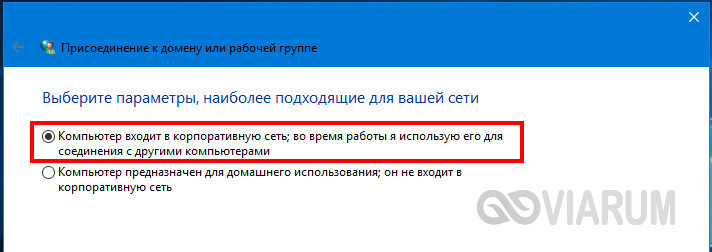

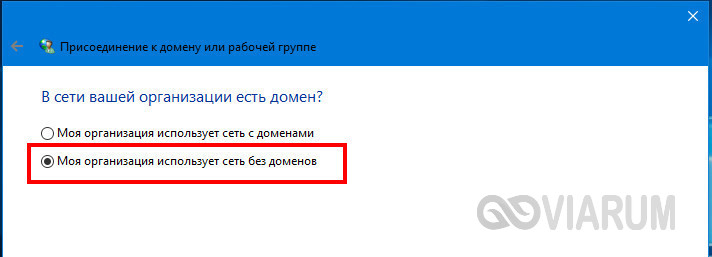

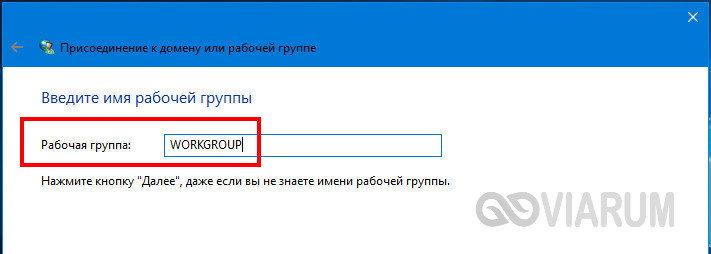

В открывшемся мастере присоединения к домену или рабочей группе выберите последовательно: Компьютер входит в корпоративную сеть -> Моя организация использует сеть без доменов -> имя вашей рабочей группы. После этого нужно перезагрузить компьютер.

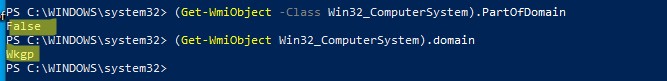

Убедитесь, что на всех устройствах вашей сети указано одинаковое имя рабочей группы. Вы можете узнать находится ли ваш компьютер в рабочей группе и вывести ее имя с помощью PowerShell:

(Get-WmiObject -Class Win32_ComputerSystem).PartOfDomain

(Get-WmiObject Win32_ComputerSystem).domain

В данном примере – компьютер состоит в рабочей группе WKGP. Чтобы изменить имя рабочей группы компьютера на WORKGROUP, выполните:

(Get-WmiObject Win32_ComputerSystem).JoinDomainOrWorkgroup("WORKGROUP")

И перезагрузите компьютер:

Restart-Computer

Если после перезагрузки компьютер появился в сетевом окружении, но зайти на него не удается, проверьте тип сети компьютера. Скорее всего ваша локальная сеть распозналась как Публичная. Нужно сменить тип сети на Частная. Для этого откройте Settings -> Network and Internet -> Status-> выберите свое сетевое подключение (Ethernet 2 в моем случае) и нажмите Properties. Проверьте что в Network Profile указано Private (если здесь указано Public, измените тип сети на Private).

Перезагрузите компьютер, откройте сетевое окружение и проверьте, отображаются ли соседние компьютеры.

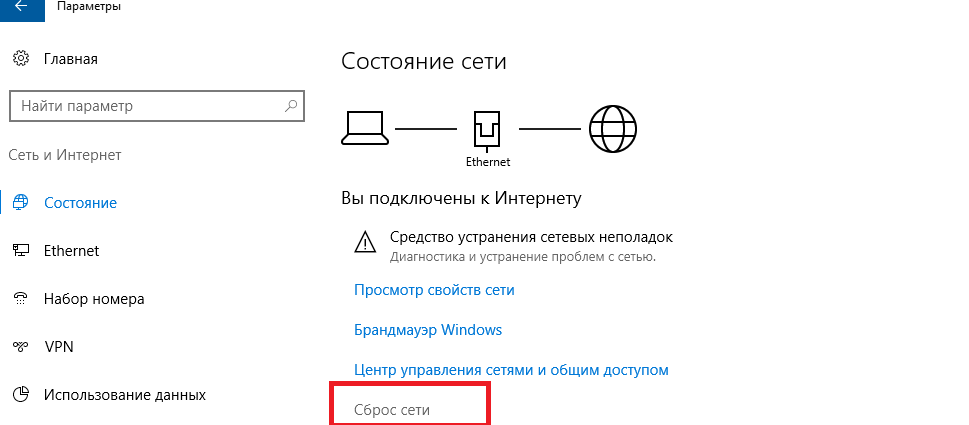

Если указанные советы не помогли, и компьютеры в рабочей группе все еще не отображаются, попробуйте сбросить настройки сети (Параметры -> Сеть и Интернет -> Состояние -> Сброс сети).

Сбросить сетевые настройки и правила файервола можно командами:

netsh int ip reset reset.txt

netsh winsock reset

netsh advfirewall reset

После чего нужно перезагрузить компьютер.

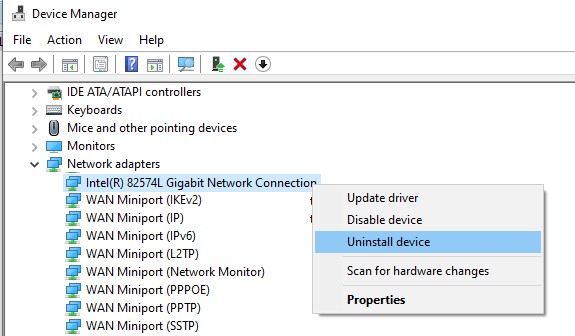

В некоторых случаях нужно полностью удалить ваш сетевой адаптер в диспетчере устройств (консоль

devmgmt.msc

-> Сетевые адаптеры -> ваша сетевая карта -> Удалить устройство). Проверьте, нет ли в списке скрытых сетевых адаптеров (View -> Show hidden device)

Затем перезагрузите компьютер. Windows должна автоматически определить вашу сетевую карту и установить подходящие драйвера. При этом все старые настройки протоколов для сетевой карты будут сброшены.

Также проверьте запущены ли следующие службы (для корректного отображения сетевого окружения они должны находится в состоянии автоматического запуска).

Откройте консоль services.mcs:

- Function Discovery Provider Host — fdPHost (Хост поставщика функции обнаружения) – отвечает за обнаружение в сети других компьютеров;

- Function Discovery Resource Publication — FDResPub (Публикация ресурсов обнаружения функции, см. ниже) – отвечает за то, чтобы другие компьютеры могут обнаружить в сети ваш компьютер;

- DNS Client — dnscache (Служба DNS-клиента);

- SSDP Discovery — SSDPSrv (Служба обнаружения SSDP);

- UPnP Device Host — upnphost (Узел универсальных PNP-устройств).

Найдите отключенные службы, измените тип запуска на Автоматический и запустите их.

В некоторых случаях сторонние антивирусы, файерволы, VPN клиенту могут блокировать запросы имени NetBIOS, WDS и широковещательные DNS запросы (точно была проблема с ESET NOD32). Попробуйте временно отключить антивирус/файервол и проверить, работает ли сетевое обнаружение в Windows 10.

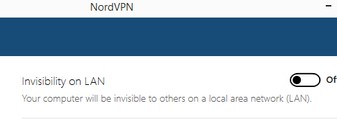

В клиенте NordVPN, например, нужно отключить опцию “Invisibility on LAN”. Проверьте, если ли похожие опции в установленных у вас программах.

Включить сетевое обнаружение в Windows 10 и 11

В Windows 10 1803 (Spring Creators Update) разработчики убрали возможность создавать домашнюю группу компьютеров. Кроме того, другие компьютеры с Windows 10 или 11 перестают отображаться в сетевом окружении проводника при просмотре устройств сети.

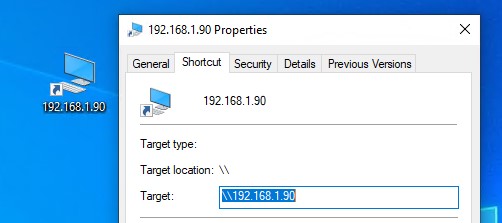

Дело в том, что с точки зрения Microsoft рабочие группы – это устаревший функционал организации локальной сети для доступа к общим ресурсам и принтерам. Вместо использования рабочей группы Microsoft предлагает использовать свои облачные сервисы (OneDrive или доступ через учетные записи Microsoft Account), На мой взгляд, это неоправданно.

Однако по факту, чтобы в Windows 1803 получить доступ к ресурсам другого компьютера в локальной сети нужно знать его имя (

pcname1

) или IP адрес (в формате

192.168.1.100

), но в сетевом окружении соседние компьютеры не отображаются. Однако это можно исправить.

Можно создать ярлыки на соседние компьютеры, указав UNC путь к ним через имя компьютер или IP адрес.

Дело в том, что за обнаружение соседних компьютеров в сети Windows 10 отвечает отдельная служба Function Discovery Provider Host, а за обнаружение вашего компьютера отвечает другая служба — Function Discovery Resource Publication.

Служба fdPHost использует протоколы Simple Services Discovery Protocol (SSDP) и Web Services Discovery (WS-Discovery) для обнаружения устройств в сети.

Эти протоколы заменяют NetBIOS over TCP/IP, который исторически использовался для обнаружения устройства в сетях с Master Browser. Соответственно, вы можете спокойно отключать NetBIOS для ваших сетевых адаптеров.

После установки некоторых билдов Windows 10 эти службы могут быть отключены (тип запуска с Автоматического изменен на Отключен). Если эти службы остановлены, компьютер не обнаруживается в сети другими компьютерами и сам не может обнаружить другие. Включить службы автообнаружения в Windows 10 можно так.

- Откройте консоль управления службами Windows (

services.msc

); - В списке служб найдите службу Function Discovery Resource Publication (Публикация ресурсов обнаружения функции);

- Измените тип запуска службы с Manual на автоматический с отложенной загрузкой — Automatic (Delayed Start);

- Аналогичным образом включите службу Function Discovery Provider Host (Хост поставщика функции обнаружения);

- Перезагрузите компьютер

После перезагрузки другие компьютеры в локальной сети смогу обнаруживать данный компьютер и его ресурсы (принтеры и общие папки).

SMB 1.0 и проблемы с Master Browser в Windows 10

Бывает, что проблемы с отображением компьютеров в сетевом окружении связаны со службой Обозревателя сети (Master Browser). Эта служба отвечает за построение и поддержание списка активных компьютеров в сети (подробнее о службе Computer Browser). В локальной сети может быть только один активный компьютер с ролью главного обозревателя.

В Windows 10 1703 служба Обозревателя сети работает некорректно. Рекомендуется полностью отключить эту службу на Windows 10 и использовать в качестве основного обозревателя сети компьютер с Windows 7 (или Windows 8.1/ Windows Server 2012 R2, если вы уже отказались от Windows 7 в связи с окончанием поддержки). Настройки Master Browser можно задать через реестр.

Кроме того, в Windows 10 1709 (1803, 1809, 1903, 1909) по-умолчанию отключен протокол SMB v1.0, тем самым отключается и служба Computer Browser. Именно эта служба в сетях Microsoft отвечает за составление списка компьютеров в сети и их отображение (до перехода на протоколы SSDP и WS-Discovery).

Проверьте статус протокола SMBv1 можно с помощью команды:

Dism /online /Get-Features /format:table | find "SMB1Protocol"

Если в сети у вас остались компьютеры только с Win 10 1709 и выше (см. таблицу совместимости версий SMB v1), и вы хотите по прежнему использовать службу обозревателя сети, вам придется включить протокол SMB v1.0 хотя бы на одном компьютере (небезопасно!).

Установка SMB 1.0 выполняется путем добавления следующих компонентов в панели управления:

- Клиент SMB 1.0/CIFS

- Сервер SMB 1.0/CIFS

Либо вы можете включить клиент и сервер SMB 1 из

OptionalFeatures.exe

или командами DISM:

Dism /online /Enable-Feature /FeatureName:"SMB1Protocol-Client"

Dism /online /Enable-Feature /FeatureName:"SMB1Protocol-Server"

Напоминаем, что не рекомендуется включать клиент или, тем более, сервер SMB1 в Windows. Протокол SMB 1.0 является небезопасным, уязвимости в нем легко могут быть эксплуатированы удаленно.

Если вы все же включили протокол SMBv1, чтобы назначить текущий компьютер главным Master Browser в сети, выполните команды:

reg add "HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesBrowserParameters" /v IsDomainMaster /t REG_SZ /d True /f

reg add "HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesBrowserParameters" /v MaintainServerList /t REG_SZ /d Yes /f

Этот компьютер и будет у вас главным обозревателем сети (Master Browser).

Windows 10 не видит сетевые папки

В некоторых случаях Windows 10 может видеть в сетевом окружении соседнее устройство, но не может отобразить список сетевых папок на нем. Чаще всего это сопровождается ошибкой “0x80070035 — Не найден сетевой путь”. Решение этой проблемы описано в этой статье.

Если соседний компьютер (устройство) виден в сети, но при попытке открыть любую сетевую папку из сетевого окружения или по UNC пути (

Имя_компьютера_или_IP

) появляется ошибка “Вы не можете получить доступ к этой общей папке, так как политики безопасности вашей организации блокируют гостевой доступ без проверки подлинности”. В этом случае нужно включить параметр реестра AllowInsecureGuestAuth (подробности в статье по ссылке):

reg add HKLMSYSTEMCurrentControlSetServicesLanmanWorkstationParameters /v AllowInsecureGuestAuth /t reg_dword /d 00000001 /f

Если ничего не помогло и компьютеры все также не отображаются в сетевом окружении:

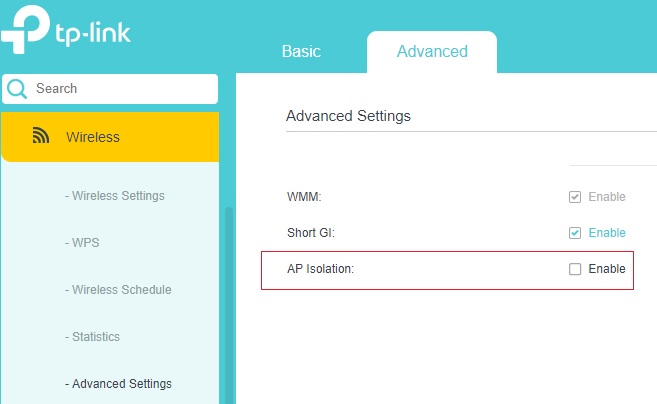

- Выключите все компьютеры и перезагрузите ваш роутер/точку доступа Wi-Fi;

- Если ваша LAN построена на Wi-Fi роутере, проверьте отключена ли на нем функция изоляции клиентов (wireless isolation/ client isolation/ AP isolation). В wi-fi роутерах TP Link эта опция находится в разделе Advanced Settings;

- Если на вашем компьютере есть активное VPN подключение, попробуйте отключить его и проверить работу сетевого обнаружения в локальной сети;

- Если на компьютере активно несколько сетевых интерфейсов (например, Wi-Fi и Etherner), попробуйте отключить все интерфейсы, кроме тех, которые подключены в локальную сеть с другими компьютерами;

- Попробуйте временно отключить антивирус и/или файервол;

- Отключите протокол IPv6 в свойствах вашего сетевого подключения;

- Проверьте доступность соседних компьютеров с помощью стандартных утилит Windows:

ping IP

или

ping hostnameTest-NetConnection hostname -port 445

Содержание

- В Windows Server 2019 не сохраняется «Включить сетевое обнаружение» (РЕШЕНО)

- Как в Windows Server 2019 включить сетевое обнаружение

- Связанные статьи:

- Рекомендуется Вам:

- Comments

- Записки IT специалиста

- Не включается сетевое обнаружение в Windows 10 / Windows Server

- Сервер 2019 не видит компьютеры в сети

- Постановка задачи

- Методы настройки сети в Windows Server 2019

- Настройка сети через графический интерфейс

- Настройка сети через Windows Admin Center

- Настройка сети Windows Server 2019 через командную строку

- Настройка сети через PowerShell

- Удаленная настройка сети

- Популярные Похожие записи:

- 2 Responses to Настройка сети в Windows Server 2019, за минуту

- Сервер 2019 не видит компьютеры в сети

- Question

- Answers

- Сервер 2019 не видит компьютеры в сети

- Вопрос

- Ответы

- Все ответы

В Windows Server 2019 не сохраняется «Включить сетевое обнаружение» (РЕШЕНО)

Как в Windows Server 2019 включить сетевое обнаружение

На компьютерах, которые должны подключаться к общей сетевой папке, перейдите в «Изменение расширенных параметров общего доступа» и выберите опцию «Включить сетевое обнаружение»:

Затем нажмите кнопку «Сохранить изменения».

Вновь откройте «Изменение расширенных параметров общего доступа» и проверьте сделанные настройки.

В настоящее время Windows Server 2019 не сохраняется «Включить сетевое обнаружение».

Для включения сетевого обнаружения (network discovery) необходимо, чтобы были запущены определённую службы.

Откройте services.msc и убедитесь, что запущены следующие службы:

Если у вас русскоязычная версия, то службы называются так:

Затем снова включите сетевое обнаружение — теперь настройка должна сохраняться и SMB и другие связанные функции должны работать.

Связанные статьи:

Рекомендуется Вам:

Дякую! Допомогли вирішити дану проблему )

Не помогло. Брэндмауэр отключил даже. И все равно сервер никто не может дажи пинговать. Хотя сервак пингует ПК

А что именно не помогло исправить? Настройка не сохраняется? Эта заметка посвящена тому, как включить конкретную настройку.

Если у вас другие проблемы с доступом к сетевой папке, то посмотрите, например, разделы, посвящённые созданию сетевых папок с паролем и без пароля. Там же написано, как подключаться к сетевой папке — нюансов много.

Что касается пинга Windows хостов, то особо на это не стоит обращать внимания, так как по умолчанию все Windows машины настроены не отвечать на пинги. То есть если машина не отвечает на пинг, то это не означает, например, что не будет доступа к сетевой папке, которая размещена на ней.

Источник

Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

Не включается сетевое обнаружение в Windows 10 / Windows Server

Долгое время взаимоотношения систем семейства Windows c сетевой безопасностью были достаточно сложными. Ситуация начала меняться с выходом Windows XP, в которой появился встроенный брандмауэр, начиная с Vista были введены ограничения для учетных записей пользователей и произошло разделение подключенных сетей на домашние, рабочие и общественные.

В современных ОС все сети делятся на частные и общедоступные, любая неизвестная сеть по умолчанию определяется как общедоступная и для нее включаются повышенные меры безопасности. Частные сети предполагают больший уровень доверия и позволяют включить Сетевое обнаружение, которое позволяет текущему узлу находить другие компьютеры в сети и быть видному самому. Ранее за этот функционал отвечал протокол NetBIOS over TCP/IP, но он не удовлетворяет современным требованиям безопасности и поэтому от его применения начали отказываться. На смену ему пришел новый протокол SSDP (Простой протокол обнаружения сервисов, Simple Service Discovery Protocol), который является частью более широкого протокола UPnP (Universal Plug and Play).

Новые протоколы позволяют сетевым устройствам не только обнаруживать и взаимодействовать друг с другом, но и самостоятельно конфигурировать активное сетевое оборудование, например, пробрасывать нужные порты на роутере.

Но вернемся к озвученной в заголовке проблеме. Достаточно часто можно столкнуться с ситуацией, когда сетевое обнаружение в системах Windows не хочет включаться. При этом нет никаких сообщений об ошибках, вы вроде бы включаете сетевое обнаружение, но оно все равно оказывается отключенным.

Также удостоверьтесь что у вас работает и настроена на автоматический запуск служба:

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

Или подпишись на наш Телеграм-канал:

Источник

Сервер 2019 не видит компьютеры в сети

Постановка задачи

Я хочу вас научить производить настройку статического IP адреса, маски, шлюза и DNS серверов на вашем сетевом интерфейсе, разными методами, локально и удаленно. Ситуаций может быть очень много. Лично я являюсь приверженцем того, что любой сервер должен иметь выделенный, статический ip-адрес исключительно под него, тут можно долго спорить, что можно делать резервирование на DHCP, через который потом можно быстрее менять настройки, но я придерживаюсь такой политики, так как из отказоустойчивый DHCP может ломаться, если вы можете меня переубедить в моем видении, то прошу в комментарии.

Методы настройки сети в Windows Server 2019

Существует ряд методов и инструментов позволяющих производить настройки вашего сетевого интерфейса, их можно разделить на два подхода:

Среди инструментов можно выделить:

Настройка сети через графический интерфейс

Первый метод, можно назвать классическим, так как он самый простой и подойдет для большинства администратором. Тут мы с вами будем использовать оснастку «Центр управления сетями и общим доступом«, настроим статический IP-адрес, маску сети, основной шлюз и DNS-сервера через графический интерфейс. У меня есть сервер RDCB01, для которого я выделил IP-адрес 192.168.31.10. На текущий момент айпишник прилетает от DHCP-сервера. Проверим текущие параметры интерфейса через командную строку, в которой нужно написать команду:

Чтобы открыть «Центр управления сетями и общим доступом» со списком сетевых интерфейсов, мы воспользуемся быстрыми командами Windows. Открываем окно выполнить и пишем в нем:

Находим нужный сетевой интерфейс, в моем примере, это единственный Ethernet0 и заходим в его свойства.

Далее находим пункт «IP версии 4 (TCP/Ipv4)»и открываем его свойства, далее мы видим, что выделение сетевых настроек производится в автоматическом режиме, через службу DHCP.

Чтобы вбить статические настройки выбираем пункт «Использовать следующий IP-адрес» и по порядку задаем настройки, подготовленные заранее. В моем случае

Сохраняем все настройки и проверяем через Ipconfig /all, что все видится. Так же можете попробовать пропинговать ваш основной шлюз или DNS-сервер. На этом графическая настройка сети в Windows Server 2019 окончена.

Настройка сети через Windows Admin Center

С выходом Windows Server 2019 Microsoft наконец-то создает правильный инструмент для системного администратора, я говорю, о Windows Admin Center. Я вам уже подробно рассказывал, как устанавливать Windows Admin Center и его назначение. Если в двух словах, то это крутая веб консоль позволяющая управлять серверами и рабочими станциями с любого устройства, через ваш браузер. Давайте я покажу, как вы легко можете произвести установку статического Ip-адреса, маски, основного шлюза и DNS на удаленном сервере, через WAC. Напоминаю, что делать я это буду для сервера RDCB01. Давайте его пропингуем и выясним текущий адрес. Я вижу ip-адрес 192.168.31.56.

Открываем в браузере Windows Admin Center и производим подключение к нужному серверу.

Далее находим раздел «Сеть«, тут у вас будет список всех ваших сетевых интерфейсов. Выбираем нужный, тут чем хорошо вы сразу видите много сводной информации в нижней части.

Для настройки сети нажмите кнопку «Параметры«. Как видим стоит автоматическое получение настроек.

Активируем пункт «Использовать следующий IP-адрес» и задаем нужные сетевые настройки, после чего сохраняем изменения.

Подтверждаем применение настроек.

В правом верхнем углу вам покажут, что началось задание по обновлению.

Проверяем, перед этим единственное нужно очистить кэш-DNS. В итоге я вижу, что сервер пингуется по новому адресу.

В итоге удаленная настройка сети на сервере Windows Server 2019 выполнена.

Настройка сети Windows Server 2019 через командную строку

Второй метод заключается в использовании утилиты командной строки netsh. На практике, это используется в скриптах, или при настройке Windows Server в режиме Core. Я опять переведу свои настройки на получение адреса от DHCP сервера. DHCP присвоил мне адрес 192.168.31.56.

Для того, чтобы настроить статический IP-адрес через утилиту Netsh, вам нужно знать правильное имя сетевого адаптера, он легко смотрится при выводе команды Ipconfig /all. В моем примере, это Ethernet0.

Видим, что команда успешно отработала, можно сразу проверить применение настроек сети через ipconfig. Теперь выполним настройку основного и альтернативного DNS.

Прописываем альтернативный DNS адрес

В итоге как видим у нас появился второй адрес DNS сервера на нашем сетевом интерфейсе. Настройка выполнена.

Если вам нужно вернуть сетевые настройки на получение адреса от DHCP сервера, то введите команду:

Настройка сети через PowerShell

Чтобы настроить статический адрес на сетевом интерфейсе с помощью командлетов, вам необходимо открыть от имени администратора оболочку PowerShell.

Прежде чем мы начнем настройку сети через PowerShell в нашей Windows Server 2019, нам как и в случае с netsh, нужно выяснить имя сетевого интерфейса. Для этого вводим команду:

В результате я вижу имя интерфейса Ethernet0.

Зададим теперь оба DNS-сервера через команду

Посмотрим текущие сетевые настройки через команду:

Как видите все сетевые настройки в моем Windows Server 2019 успешно применены.

Удаленная настройка сети

Выше я уже показал вам метод удаленной настройки сети через Windows Admin Center, но существует и еще несколько методов, которые мне были полезны в моей практике. Первое, это использование все того же PowerShell. И так у меня есть компьютер W10-cl01 с Windos 10 и предположим хочу с него настроить сеть на сервере RDCB01.

Открываем PowerShell, командой hostname я показываю, что сижу на компьютере W10-cl01. Далее для удаленного подключения вводим команду:

Я успешно подключился, теперь повторно введя команду hostname, я вижу, что сижу на компьютере RDCB01, и можно вводить команды описанные выше.

Второй метод удаленной настройки сети на Windows Server 2019, это использование утилиты PsExec.exe, я,о ее настройке и установке рассказывал в статье «Включить RDP Windows удаленно и локально».

Начнется запуск службы на удаленном сервере.

Введя все ту же команду hostname я вижу, что подключен к удаленному серверу RDCB01, при желании вы можете использовать для настройки сети netsh или PowerShell, что нравится больше.

На этом у меня все. Мы с вами рассмотрели локальные и удаленные методы настройки сети в операционной системе Windows Server 2019. С вами был Иван Семин, автор и создатель IT портала Pyatilistnik.org.

Популярные Похожие записи:

2 Responses to Настройка сети в Windows Server 2019, за минуту

Иван день добрый!

С интересом прочитал статью, но главного для себя я не понял какую сеть вы настраиваете к чему у Вас подключен интернет сервер и пользователи. У меня на сервере 3 сетевые карты. Как я их должен настроить чтобы клиенты получили доступ к интернету и серверу. Ответ можно отправить на почту.

Заранее благодарен

С уважением Андрей Оленко

Все зависит как построена у вас топология. Классический вариант, что у сетевой карты 1 сетевой адаптер и интернет идет по нему. Если серверу нужен выделенный IP-адрес и нет оборудования проксирования, то задействуется второй сетевой адаптер. Если у вас три может есть необходимость иметь какую-то защищенную сеть или другой VLAN, если нет то можно сделать тиминг.

Источник

Сервер 2019 не видит компьютеры в сети

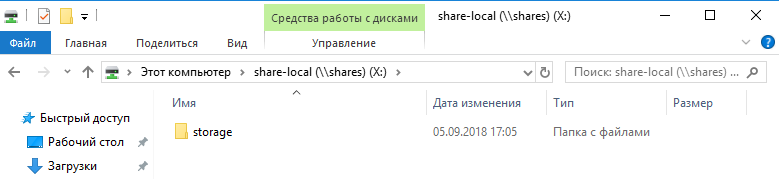

Question

Возникает проблема при присоединении к домену на server 2019. До присоединения мастер-браузером является комп в сети и сеть в проводнике видно, после браузером становится машина на server 2019, и не видно ничего. На самом сервере опять же вся сеть видна нормально, на клиентах в логах сыпет «Служба браузера не смогла загрузить список серверов с основного браузера» а затем «Слишком много неудачных попыток службы браузера сети загрузить резервный список с помощью транспорта «.

Все службы SSDP/UPnP/DNS/Host-publication discovery запущены, 137-138 UPD, 139, 445 TCP открыты. Как починить обозреватель сети?

UPD: все машины доступны через путь, но хотелось бы видеть сеть в проводнике

UPD2: сам сервер также не виден с других машин, но доступен по пути

Answers

Да, посмотрел эти статьи, заранее написал в шапке что все эти службы проверил, также как и настройки фаервола.

Если функционал браузера устаревший, есть ли какая-либо альтернатива ему в Windows7-8-10 и Server2019 сети? Например, решит ли проблему настройка WINS-сервера, или есть какая-то другая альтернатива обозревания сети (помимо создания ярлычков, конечно).

Также отключил службу браузера на сервере, теперь браузер был выбран из сети. Видны другие компы но сервер, используя «сторонний» браузер, не видит даже себя, т.е. по всей видимости даже не сообщает о своем присутствии.

Этот функционал никогда нормально не работал после перехода на TCP/IP, вот уже где то 25 лет админы безуспешно пытаются его «чинить». Никакими силами проблему не решить, видимость ПК в списке не предсказуема.

Альтернатива зависит от того как вы это используйте.

Например если это используется для пересылки файлов между ПК, то типично правильный подход такой:

1. «Сетевое окружение» выключается.

2. Функционал сервера отключается на всех ПК для увеличения безопасности.

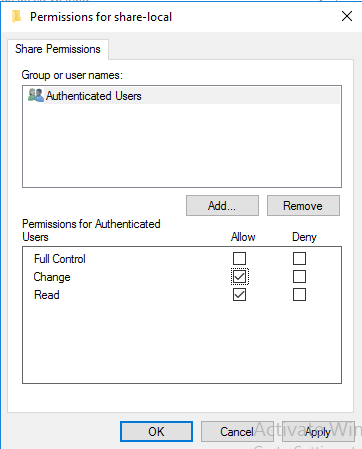

3. На сервере создается шара для обмена файлами с разумной структурой (например папка для каждого пользователя) и правами (например запись/чтение владельцу, только чтение всем остальным).

4. На ПК создается ссылка на шару из п.3.

5. На сервере настраивается резервное копирование если надо.

6. Пользователи обучаются использовать сервер для передачи файлов.

This posting is provided «AS IS» with no warranties, and confers no rights.

Источник

Сервер 2019 не видит компьютеры в сети

Вопрос

Ответы

1. Про «Сетевое окружение» можно смело забыть. Оно не поддерживается и не работает в современных версиях серверного ПО.

2. Судя по анамнезу у вас возможны проблемы с firewall (например включено правило Network Discovery, но при этом закрыт 445 TCP). Сложность ещё в том, что вы не привели текст ни одной ошибки.

3. Грамотный troubleshooting начинается тогда когда открываются логи, запускается сниффер (тот же Wireshark) и проблема воспроизводится.

4. Посмотрите ещё в сторону апдейтов, возможно что последние на 2019 можно попробовать откатить и воспроизвести трабл ещё раз.

Все ответы

1. Про «Сетевое окружение» можно смело забыть. Оно не поддерживается и не работает в современных версиях серверного ПО.

2. Судя по анамнезу у вас возможны проблемы с firewall (например включено правило Network Discovery, но при этом закрыт 445 TCP). Сложность ещё в том, что вы не привели текст ни одной ошибки.

3. Грамотный troubleshooting начинается тогда когда открываются логи, запускается сниффер (тот же Wireshark) и проблема воспроизводится.

4. Посмотрите ещё в сторону апдейтов, возможно что последние на 2019 можно попробовать откатить и воспроизвести трабл ещё раз.

Спасибо за ответ. Фаир вол отключал и включал. в 2016 все отлично работает но в 2019 все перепробовал, компы видит но открыть не может, при создании ярлыков с названием клиентского ПК не создает, пишет проверьте правильность имени ПК. Тупо даже на виртуалку ставьте и проверяйте, сервак клиент пк не откроет

Тупо даже на виртуалку ставьте и проверяйте, сервак клиент пк не откроет

тут мы вам помогаем, а не наоборот. Мы не тех поддержка, а сотрудники различных компаний которые безоплатно (без оплаты с вашей стороны или со стороны мс), делимся личным опытом. Если вы перепробовали «все» значит решения нет.

Возможно кто-то решит проверить ваши шаги, но вангую что проблемы он/она не получит, а если так то время человека решившего вам помочь будет потрачено зря (а ведь это время можно потратить более полезно, интересно и приятно). Уважайте пожалуйста время участников, в противном случае искать решение вам придется самостоятельно

The opinion expressed by me is not an official position of Microsoft

Источник

Главная » Видео » В Windows Server 2019 не сохраняется «Включить сетевое обнаружение» (РЕШЕНО)

Маленький блог скромного айтишника.

Самая популярная проблема при настройке локальной сети – когда компьютер не видит другие компьютеры, общие папки, сетевые накопители и т. д. Эта проблема чаще всего решается настройкой общего доступа и отключением антивируса (брандмауэра), но не всегда. В этой статье я хочу рассказать о нескольких решениях данной проблемы в Windows 10, которые я уже не раз применял на практике. Если у вас компьютер с установленной Windows 10 не видит компьютеры и папки в локальной сети, то первым делом нужно проверить, включена ли поддержка SMB1, так как после одного из обновлений этот протокол отключили. Как бы для безопасности. И это основная причина, по которой на вкладке «Сеть» в проводнике а не появляются сетевые устройства. Как правило, это более старые устройства, которые используют этот самый протокол SMB1, который в десятке отключен.

Открываем мы значит вкладку «Сеть» в проводнике Windows 10, где должны отображаться все сетевые устройства. Но видим там в лучшем случае свой Wi-Fi роутер, свой компьютер и может еще какие-то устройства мультимедиа. Другие компьютеры в локальной сети и сетевые папки не отображаются. А с других компьютеров они обычно видны и можно на них зайти. В том числе на этот компьютер с установленной Windows 10.

Как правило, все компьютеры подключены через один маршрутизтор. И многие почему-то думают, что локальная сеть не работает именно из-за настроек маршрутизатора. Но по своему опыту могу сказать, что это не так. Если на маршрутизаторе вы не настраивали какие-то особые функции и ничего не отключали, то все подключенные к нему устройства автоматически находятся в одной локальной сети.

Отдельно хочу рассказать об общем доступе к USB-накопителям через роутер. Если вы подключили к роутеру в USB-порт флешку, или внешний жесткий диск и Windows 10 не видит сетевой накопитель на вкладке «Сеть», то проблема так же может быть в отключенном протоколе SMB1. Так как роутер использует этот протокол для общего доступа к накопителю (сетевой папке).

Связанные статьи:

-

(100%) (100%) (100%) (100%) (100%) (RANDOM — 50%)

Comments

Дякую! Допомогли вирішити дану проблему )

Не помогло. Брэндмауэр отключил даже. И все равно сервер никто не может дажи пинговать. Хотя сервак пингует ПК

А что именно не помогло исправить? Настройка не сохраняется? Эта заметка посвящена тому, как включить конкретную настройку.

Если у вас другие проблемы с доступом к сетевой папке, то посмотрите, например, разделы, посвящённые созданию сетевых папок с паролем и без пароля. Там же написано, как подключаться к сетевой папке — нюансов много.

Что касается пинга Windows хостов, то особо на это не стоит обращать внимания, так как по умолчанию все Windows машины настроены не отвечать на пинги. То есть если машина не отвечает на пинг, то это не означает, например, что не будет доступа к сетевой папке, которая размещена на ней.

Рабочая группа

Причиной того, что компьютеры не видят друг друга в локальной сети Windows 7/10, могут стать некорректные настройки рабочей группы. Откройте свойства системы, на вкладке «Имя компьютера» нажмите «Идентификация», и, когда запустится мастер, последовательно выберите эти настройки:

- Компьютер входит в корпоративную сеть;

- Моя организация использует сеть без доменов;

- Имя рабочей группы – WORKGROUP.

После этого вам нужно перезагрузить компьютер и еще раз убедиться, что тип сети выставлен «Частная». Имя WORKGROUP используется по умолчанию, не меняйте его по возможности. На всех компьютерах в сети должно использоваться одно (одинаковое) имя рабочей группы, и это очень важный момент.

SMB 1.0 и проблемы с Master Browser в Windows 10